А вот и финальная третья часть нашей серии статей о центре сертификации на предприятии. Сегодня рассмотрим развертывание службы сертификатов на примере Windows Server 2016. Поговорим о подготовке контроллера домена, подготовке веб-сервера, установке корневого и издающего центров сертификации и об обновлении сертификатов. Заглядывайте под кат!

Первая часть серии

Вторая часть серии

Словарь терминов

В этой части серии использованы следующие сокращения и аббревиатуры:

- PKI (Public Key Infrastructure) — инфраструктура открытого ключа, набор средств (технических, материальных, людских и т. д.), распределённых служб и компонентов, в совокупности используемых для поддержки криптозадач на основе закрытого и открытого ключей. Поскольку аббревиатура ИОК не является распространённой, здесь и далее будет использоваться более знакомая англоязычная аббревиатура PKI.

- X.509 — стандарт ITU-T для инфраструктуры открытого ключа и инфраструктуры управления привилегиями.

- ЦС (Центр Сертификации) — служба выпускающая цифровые сертификаты. Сертификат — это электронный документ, подтверждающий принадлежность открытого ключа владельцу.

- CRL (Certificate Revocation List) — список отзыва сертификатов. Подписанный электронный документ, публикуемый ЦС и содержащий список отозванных сертификатов, действие которых прекращено по внешним причинам. Для каждого отозванного сертификата указывается его серийный номер, дата и время отзыва, а также причина отзыва (необязательно). Приложения могут использовать CRL для подтверждения того, что предъявленный сертификат является действительным и не отозван издателем… Приложения могут использовать CRL для подтверждения, что предъявленный сертификат является действительным и не отозван издателем.

- SSL (Secure Sockets Layer) или TLS (Transport Layer Security) — технология обеспечивающая безопасность передачи данных между клиентом и сервером поверх открытых сетей.

- HTTPS (HTTP/Secure) — защищённый HTTP, является частным случаем использования SSL.

- Internet PKI — набор стандартов, соглашений, процедур и практик, которые обеспечивают единый (унифицированный) механизм защиты передачи данных на основе стандарта X.509 по открытым каналам передачи данных.

- CPS (Certificate Practice Statement) — документ, описывающий процедуры управления инфраструктурой открытого ключа и цифровыми сертификатами.

Общий план развёртывания

Для развёртывания службы сертификатов нам потребуется четыре машины с Windows Server 2016, которые будут выполнять следующие функции:

- Контроллер домена — необходим для функционирования домена Active Directory;

- Веб-сервер — будет обеспечивать доступ к сертификатам ЦС и спискам отзывов для клиентов;

- Корневой ЦС — будет выполнять функции корневого ЦС;

- Подчинённый ЦС — будет выполнять функции издающего ЦС.

Развёртывание PKI будет проходить поэтапно на каждом сервере в том порядке, в котором они указаны выше. Подготовка контроллера домена будет сводиться к обеспечению функций Active Directory, GPO и учётных записей.

Подготовка контроллера домена

Перед развёртыванием PKI необходимо убедиться в работоспособности домена Active Directory и что все необходимые серверы (а именно, веб-сервер и подчинённый ЦС) введены в домен. А так же, что подготовлены необходимые учётные записи. На данном этапе нам потребуется только учётная запись с правами Enterprise Admins.

Ряд операций на подчинённом ЦС требуют прав Enterprise Admins, поскольку производится запись в раздел configuration naming context. Если это корневой домен леса, то для этих операций достаточно прав Domain Admins.

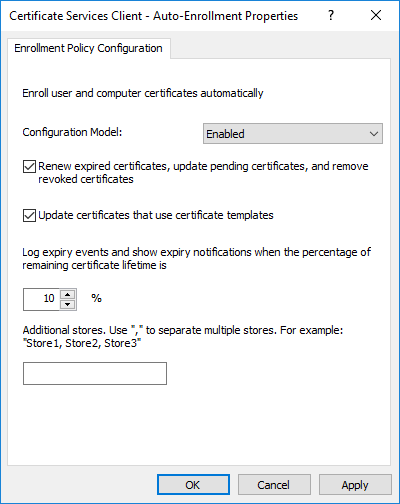

Следующим шагом будет конфигурирование политики автоматической выдачи сертификатов (autoenrollment). Эта политика нужна будет в процессе эксплуатации служб сертификатов для автоматической выдачи и обновления истёкших сертификатов на клиентах. Политика настраивается в конфигурации компьютера и пользователя:

- Computer Configuration\Policies\Windows Settings\Security Settings\Public Key Infrastructure\Certificate Services Client – Auto-Enrollment

- User Configuration\Policies\Windows Settings\Security Settings\Public Key Infrastructure\Certificate Services Client – Auto-Enrollment

Политика в обоих разделах должна быть сконфигурирована как показано на следующей картинке:

Сконфигурированный объект групповых политик (GPO) должен быть пристыкован к корню домена. Данную процедуру необходимо повторить во всех доменах текущего леса Active Directory.

Далее, необходимо создать запись типа CNAME с именем CDP на сервере ДНС, который будет указывать на веб-сервер (IIS). Эту процедуру необходимо выполнить как на внутреннем, так и на внешнем (который обслуживает зону в интернете) серверах ДНС. Запись можно создать при помощи PowerShell:

Add-DnsServerResourceRecord -CName -Name "cdp" -HostNameAlias "iis.contoso.com" -ZoneName "contoso.сom" Подготовка веб-сервера

На веб-сервере нам потребуется выполнить следующее: установить службу IIS (если ещё не установлена), создать общую папку и сконфигурировать веб-сайт на использование этой папки.

- Установка службы IIS

Для установки службы IIS можно воспользоваться следующей командой:

Install-WindowsFeature -Name Web-Server, Web-WebServer -IncludeManagementTools- Создание папки PKIdata

Согласно нашей конфигурационной таблице (см. часть 2), для хранения сертификатов ЦС и списков отзыва нам потребуется общая папка с сетевым именем PKI по следующему пути: C:\InetPub\wwwroot\PKIdata

New-Item -ItemType Directory -Path C:\InetPub\wwwroot -Name PKIdata -Force

New-SmbShare -Path C:\inetpub\wwwroot\PKIdata -Name PKI -FullAccess everyoneПосле этого нужно выдать права NTFS на запись в эту папку для группы Cert Publishers.

- Создание веб-сайта

Теперь нам необходимо создать отдельный веб-сайт с именем “CDP” и хост-именем “cdp.contoso.com”:

New-Website -Name CDP -HostHeader cdp.contoso.com -PhysicalPath C:\inetpub\wwwroot\PKIdata

New-WebVirtualDirectory -Site cdp -Name pki -PhysicalPath C:\inetpub\wwwroot\PKIdata- Включение поддержки Delta CRL

В нашем сценарии издающий ЦС будет публиковать Delta CRL, которые содержат символ плюс «+» в имени файла (например, contoso-pica+.crl). По умолчанию, IIS будет расценивать этот символ в запросе как метасимвол и не позволит клиентам скачать список отзыва. Для этого необходимо включить двойной эскейпинг в настройках IIS, чтобы расценивать знак плюса в запросе как литерал:

Import-Module -Name WebAdministration

Set-WebConfigurationProperty -PSPath 'MACHINE/WEBROOT/APPHOST' -Filter /system.webServer/security/requestFiltering -name allowdoubleescaping -Value 'true'Установка корневого ЦС

Фактическая установка ЦС будет включать в себя несколько этапов:

- Подготовка предустановочных конфигурационных файлов (CAPolicy.inf);

- Установка компонента ЦС;

- Выполнение постустановочной конфигурации;

- Проверка установки.

Перед установкой корневого ЦС, необходимо ещё раз вернуться к конфигурационным таблицам:

| Название параметра | Значение параметра |

|---|---|

| Сервер ЦС | |

| Класс ЦС | Standalone CA |

| Тип ЦС | Root CA |

| Сертификат | |

| Имя сертификата | Contoso Lab Root Certification authority |

| Дополнительный суффикс | OU=Division Of IT, O=Contoso Pharmaceuticals, C=US |

| Провайдер ключа | RSA#Microsoft Software Key Storage Provider |

| Длина ключа | 4096 бит |

| Алгоритм подписи | SHA256 |

| Срок действия | 15 лет |

В таблице я выделил только те параметры, которые задаются до и в процессе установки. Остальные параметры будут настраиваться после установки.

Предварительная конфигурация

Предварительные конфигурационные файлы необходимы для ряда настроек, которые невозможно задать во время установки компонента (ни при помощи графического интерфейса, ни при помощи командной строки или PowerShell). К ним обычно относятся настройки расширений сертификата ЦС. Например, для настройки расширения сертификата Certificate Policies, необходимо использовать предварительный конфигурационный файл, в котором настраиваются параметры расширения. Для Microsoft ADCS таким файлом является файл CAPolicy.inf, который должен быть расположен по следующему пути: %windir%\CAPolicy.inf. С синтаксисом этого файла можно ознакомиться в следующей статье: How CA Certificates Work. Поскольку никаких специфичных или нестандартных настроек в сертификате корневого ЦС мы делать не будем, поэтому и предварительный конфигурационный файл сейчас нам не потребуется.

Установка компонента ЦС

Прежде всего необходимо добавить установочные компоненты для AD CS:

Install-WindowsFeature AD-Certificate, ADCS-Cert-Authority -IncludeManagementToolsПосле этого сверьтесь с предыдущей таблицей, чтобы определить параметры установки. Исходя из данных таблицы, зададим параметры для командлета Install-AdcsCertificationAuthority:

Install-AdcsCertificationAuthority -CACommonName "Contoso Lab Root Certification Authority" `

-CADistinguishedNameSuffix "OU=Division Of IT, O=Contoso Pharmaceuticals, C=US" `

-CAType StandaloneRootCA `

-CryptoProviderName "RSA#Microsoft Software Key Storage Provider" `

-KeyLength 4096 `

-HashAlgorithmName SHA256 `

-ValidityPeriod "years" `

-ValidityPeriodUnits 15 `

-DatabaseDirectory $(Join-Path $env:SystemRoot "System32\CertLog")Итоговая настройка

После установки компонента ЦС необходимо настроить рабочие параметры ЦС. Рассмотрим ещё раз элементы, которые нам необходимо настроить:

| Название параметра | Значение параметра |

|---|---|

| Сервер ЦС | |

| Срок действия издаваемых сертификатов | 15 лет |

| Точки публикации CRT | 1) По-умолчанию 2) C:\CertData\contoso-rca< CertificateName>.crt3) IIS:\InetPub\PKIdata\contoso-rca< CertificateName>.crt* |

| Точки распространения CRT | 1) cdp.contoso.com/pki/contoso-rca<CertificateName>.crt |

| Точки публикации CRL | 1) По-умолчанию 2) C:\CertData\contoso-rca< CRLNameSuffix>.crt3) IIS:\InetPub\PKIdata\contoso-rca< CRLNameSuffix>.crt* |

| Точки распространения CRL | 1) cdp.contoso.com/pki/contoso-rca<CRLNameSuffix>.crt |

| Сертификат | |

| Состав CRL | Base CRL |

| Base CRL | |

| Тип | Base CRL |

| Срок действия | 6 месяцев |

| Расширение срока действия | 1 месяц |

| Алгоритм подписи | SHA256 |

| Публикация в AD | Нет |

* — копируется на сервер IIS

Скрипт настройки

Для конфигурирования настроек ЦС мы будем использовать BATCH скрипт с использованием утилиты certutil.exe:

::::::::::::::::::::::::::::::::::::::::::::::::::::::::::::::::::::::::::::::::::::::::

:: Root CA post-installation script ::

::::::::::::::::::::::::::::::::::::::::::::::::::::::::::::::::::::::::::::::::::::::::

:: все комментарии помечены знаком двойного двоеточия (::)

:: записываем пути для публикации и распространения сертификатов ЦС и списков отзыва

:: в отдельные переменные

SET CrlLocal=C:\CertData\contoso-rca%%8.crl

SET CDP=http://cdp.contoso.com/pki/contoso-rca%%8.crl

SET AIA=http://cdp.contoso.com/pki/contoso-rca%%4.crt

:: Создаём папку в корне системного диска, куда будут записываться файлы ЦС. Эта папка

:: создаётся для удобства, чтобы не искать папку CertEnroll в глубине папки Windows.

md C:\CertData

:: Настраиваем пути публикации и распространения для сертификатов ЦС и списков отзыва.

certutil -setreg CA\CRLPublicationURLs "1:%windir%\system32\CertSrv\CertEnroll\%%3%%8.crl\n1:%CrlLocal%\n2:%CDP%"

certutil -setreg CA\CACertPublicationURLs "1:%windir%\system32\CertSrv\CertEnroll\%%1_%%3%%4.crt\n2:%AIA%"

:: Поскольку мы не можем указывать пути публикации для файла сертификата, мы

:: вручную переименовываем его в необходимый формат и копируем в папку CertData

ren %windir%\system32\CertSrv\CertEnroll\*.crt contoso-rca.crt

copy %windir%\system32\CertSrv\CertEnroll\contoso-rca.crt C:\CertData

:: Задаём срок действия издаваемых сертификатов

certutil -setreg CA\ValidityPeriodUnits 15

certutil -setreg CA\ValidityPeriod "Years"

:: Задаём время жизни списков отзыва согласно нашей конфигурации

certutil -setreg CA\CRLPeriodUnits 180

certutil -setreg CA\CRLPeriod "Days"

certutil -setreg CA\CRLOverlapPeriod "Months"

certutil -setreg CA\CRLOverlapUnits 1

:: Отключаем дифференциальные списки отзыва (или Delta CRL)

certutil -setreg CA\CRLDeltaPeriodUnits 0

:: Отключаем генерацию кросс-сертификатов

certutil -setreg ca\CRLFlags +CRLF_DISABLE_ROOT_CROSS_CERTS

:: Конфигурируем ЦС для включения истёкших отозванных сертификатов в списки отзыва

certutil –setreg ca\CRLFlags +CRLF_PUBLISH_EXPIRED_CERT_CRLS

:: Включаем полный аудит событий на ЦС**

certutil -setreg CA\AuditFilter 127

:: если версия ОС ниже, чем Windows Server 2016 необходимо задать алгоритм подписи.

:: Windows Server 2016 по умолчанию использует SHA256.

Certutil -setreg ca\csp\CNGHashAlgorithm SHA256

:: Перезапускаем службу ЦС для применения изменений.

net stop certsvc && net start certsvc

:: Публикуем списки отзыва.

certutil -CRLРяд команд нуждается в более развёрнутом пояснении. Команды с настройкой расширений CRL Distribution Points и Authority Information Access имеют специфический синтаксис. Во-первых, пути публикации и распространения указываются в одну строку и разделяются символом новой строки «\n». Каждый путь начинается с числа и отделяется от самого пути символом двоеточия. Это число в начале пути указывает битовую маску флагов публикации для конкретного пути. Значение каждого бита для расширений CDP и AIA приведено в следующей таблице:

| Название галочки в MMC | Числовое значение | Название галочки в MMC | Числовое значение |

|---|---|---|---|

| Publish CRLs to this location. | 1 | Include in the AIA extension of issued certificates. |

2 |

| Include in the CDP extension of issued certificates. | 2 | Include in the Online Certificate Status. Protocol (OCSP) extension. | 32 |

| Include in CRLs. Clients use this to find Delta CRL locations. | 4 | ||

| Include in all CRLs. Specifies where to publish in AD DS when publishing manually. | 8 | ||

| Publish Delta CRLs to this location. | 64 | ||

| Include in the IDP extension of issued CRLs. | 128 |

Если взять путь для CDP: 1:%windir%\system32\CertSrv\CertEnroll\%%3%%8.crl, то цифра 1 в начале строки говорит о том, что это путь физического размещения файла (Publich CRLs to this location). Другие опции здесь не используются. Для включения пути, который будет публиковаться в издаваемых сертификатах, мы будем использовать опцию «Include in the CDP extension of issued certificates» с числовым значением 2. Такой же принцип применяется и для остальных путей.

В каждом пути включены переменные с двойным знаком процента «%%». Это переменные, которые ЦС при формировании пути будет автоматически заполнять исходя из типа переменной.

Первый знак процента используется как эскейп-символ, чтобы процессор командной строки воспринял следующий знак процента как литерал. Дело в том, что знак процента в командном процессоре CMD является служебным символом. Сервер ЦС так же использует знак процента для указания, что это переменная. Для исключения конфликта в командном процессоре используется последовательность из двух знаков процента.

Следующая таблица содержит описание всех доступных переменных и их краткое описание:

| Переменная в редакторе расширений CDP и AIA | Переменная в скрипте | Где используется | Значение |

|---|---|---|---|

<ServerDNSName> |

%1 | CDP/AIA | Полное ДНС имя сервера ЦС |

<ServerShortName> |

%2 | CDP/AIA | Короткое (NetBIOS) имя сервера ЦС |

<CaName> |

%3 | CDP/AIA | Имя ЦС (атрибут CN в сертификате) |

<CertificateName> |

%4 | AIA | Индекс сертификата ЦС. Используется только при обновлении сертификата ЦС. |

<ConfigurationContainer> |

%6 | CDP/AIA | Путь к configuration naming context в Active Directory |

<CATruncatedName> |

%7 | CDP/AIA | Укороченное (санитизированное) имя сертификата ЦС. В общем случае будет совпадать с полным именем ЦС |

<CRLNameSuffix> |

%8 | CDP | Индекс ключа ЦС, которым был подписан данный CRL. Используется при обновлении ключевой пары ЦС. |

<DeltaCRLAllowed> |

%9 | CDP | Добавляет суффикс для Delta CRL (знак «+»). |

<CDPObjectClass> |

%10 | CDP | Класс объекта в Active Directory |

<CAObjectClass> |

%11 | CDP/AIA | Класс объекта в Active Directory |

В нашем конкретном случае будут использоваться только две переменные: <CertificateName> и <CRLNameSuffix>. Для исходного сертификата ЦС эти переменные пустые. При обновлении сертификата ЦС, переменная будет заменяться на «(index)», где index — номер сертификата ЦС. Индексирование начинается с нуля. Например, имя файла для последующего сертификата ЦС будет иметь вид: contoso-rca(1).crt. И так далее. То же самое касается и переменной , только здесь будет указываться индекс ключевой пары ЦС.

Отдельного внимания заслуживает команда, которая включает аудит операций на сервере ЦС, которые регистрируются в системном журнале Security.evtx. К ним относятся все основные операции: запуск/остановка службы, отправление запроса, выпуск или отклонение сертификата, выпуск списка отзыва. Эту строчку можно найти практически в каждом постустановочном скрипте для ЦС, которые можно найти в похожих статьях в интернете. И практически никто не утруждает себя в подробном объяснении механизма его работы, просто копируют из статьи в статью.

Особенность ведения аудита ЦС заключается в том, что настройка флагов аудита на ЦС является необходимым, но не достаточным условием. Механизм аудита основан на регистрации событий в журнале Security.evtx, который, в свою очередь зависит от настройки политики Audit Object Access в групповых политиках. Т.е. без настройки групповых политик никакого аудита не будет.

Опытные администраторы знают к чему приводит включение Audit Object Access — к лавинному созданию записей в журнале от других компонентов ОС. Например, аудит доступа файловой системы, реестра, других установленных ролей и т.д. В результате, журнал может буквально за день-два заполниться до отказа. Поэтому для эффективного использования аудита необходимы меры по фильтрации ненужных событий, например, при помощи функции подписки на интересующие события. Нет смысла в аудите, если его никто не может прочитать и эффективно проанализировать. Но эта тема уже выходит за рамки этой статьи.

Прочие настройки

После того как корневой ЦС установлен и сконфигурирован, убедитесь, что всё прошло без ошибок:

- Откройте оснастку Certification Authorities MMC (certsrv.msc), убедитесь, что служба запущена;

- Выберите свойства узла ЦС и проверьте поля сертификата, что они соответствуют ожидаемым значениям;

- Найдите в корне системного диска папку CertData и убедитесь, что там находится два файла: сертификат и список отзыва. Убедитесь, что поля списка отзыва соответствуют ожидаемым значениям.

Если всё хорошо, тогда скопируйте содержимое папки C:\CertData на сервер IIS в папку PKIData. Сертификат корневого ЦС уже можно импортировать на все устройства, которые будут использовать нашу PKI.

Для импорта сертификата на доменные клиенты, достаточно загрузить его в Active Directory и после обновления групповых политик на клиентах, сертификат будет установлен в локальные хранилища сертификатов во всём лесу. Для публикации сертификата в AD необходимо выполнить следующую команду:

Certutil -f -dspublish path\contoso-rca.crt RootCAДля установки сертификата на клиентах в рабочих группах и мобильные устройства необходимо воспользоваться другими инструментами, которые есть в вашем распоряжении. Например, System Center Configuration Manager или Mobile Device Management. Если подходящих инструментов нет, можно копировать и устанавливать сертификат на компьютеры при помощи утилиты certutil.exe. Для установки сертификата в локальное хранилище сертификатов выполните следующую команду:

Certutil -f -addstore Root path\contoso-rca.crtУстановка издающего ЦС

Как и в случае с корневым ЦС, установка издающего ЦС включает в себя четыре этапа:

- Подготовка предустановочных конфигурационных файлов (CAPolicy.inf);

- Установка компонента ЦС;

- Выполнение постустановочной конфигурации;

- Проверка установки и конфигурации.

Предустановочная конфигурация

Если для корневого ЦС предустановочный конфигурационный файл нам не требовался, то для издающего ЦС он понадобится. В нём мы настроим расширения Certificate Policies и Basic Constraints для сертификата ЦС. Если с политиками всё понятно, то в расширении Basic Constraints мы запретим выдачу сертификатов другим ЦС с издающего ЦС, поскольку у нас двухуровневая иерархия и добавление новых уровней только усложняет нашу структуру и увеличивает время, затрачиваемое на проверку сертификатов клиентами. Также отключим автоматическую загрузку шаблонов из Active Directory в список выдаваемых шаблонов. По умолчанию, сервер ЦС загружает на выдачу некоторый набор шаблонов сертификатов. Это вредно по двум причинам:

- Контроллеры домена практически мгновенно обнаруживают появление ЦС в лесу и даже при отключённой политике автоматической выдачи сами запрашивают себе сертификаты.

- Администраторы сами должны определять какие шаблоны будут использовать в организации.

Поэтому мы сконфигурируем ЦС так, что список шаблонов к выдаче будет пустым. Это возможно сделать только через CAPolicy.inf. В нашем случае он будет иметь следующее содержимое:

; заголовок INI файла

[Version]

Signature= "$Windows NT$"

; указываем список политик, которые будут включены в сертификат ЦС. В нашем

; случае будет одна политика под названием AllIssuancePolicies.

[PolicyStatementExtension]

Policies = AllIssuancePolicy

; конфигурируем детали самой политики. Ссылку на документ Certificate Practice

; Statement (CPS) и объектный идентификатор политики

[AllIssuancePolicy]

URL = http://cdp.contoso.com/pki/contoso-cps.html

OID = 2.5.29.32.0

[BasicConstraintsExtension]

IsCA = True

PathLegth = 0

IsCritical = True

; секция прочих настроек ЦС

[certsrv_server]

; отключаем автоматическую загрузку шаблонов сертификатов для выдачи

LoadDefaultTemplates = 0Файл с именем CAPolicy.inf необходимо скопировать в системную папку Windows до установки ЦС.

Установка компонента ЦС

Прежде всего необходимо добавить установочные компоненты для AD CS:

Install-WindowsFeature AD-Certificate, ADCS-Cert-Authority -IncludeManagementToolsПосле этого посмотрим на установочную таблицу, чтобы определить параметры установки:

| Название параметра | Значение параметра |

|---|---|

| Сервер ЦС | |

| Класс ЦС | Enterprise CA |

| Тип ЦС | Subordinate CA |

| Автоматическая загрузка шаблонов | Нет |

| Сертификат | |

| Имя сертификата | Contoso Lab Issuing Certification authority |

| Дополнительный суффикс | OU=Division Of IT, O=Contoso Pharmaceuticals, C=US |

| Провайдер ключа | RSA#Microsoft Software Key Storage Provider |

| Длина ключа | 4096 бит |

| Алгоритм подписи | SHA256 |

| Срок действия | 15 лет (определяется вышестоящим ЦС) |

| Политики выдачи | 1) Имя: All Issuance Policies OID=2.5.29.32.0 URL=http://cdp.contoso.com/pki/contoso-cps.html |

| Basic Constraints | isCA=True (тип сертификата — сертификат ЦС) PathLength=0 (запрещается создание других промежуточных ЦС под текущим ЦС). |

В таблице я выделил только те параметры, которые задаются в процессе установки. Остальные параметры будут настраиваться после установки. Исходя из этих данных сформируем параметры для командлета Install-AdcsCertificationAuthority:

Install-AdcsCertificationAuthority -CACommonName "Contoso Lab Issuing Certification authority" `

-CADistinguishedNameSuffix "OU=Division Of IT, O=Contoso Pharmaceuticals, C=US" `

-CAType EnterpriseSubordinateCa `

-CryptoProviderName "RSA#Microsoft Software Key Storage Provider" `

-KeyLength 4096 `

-HashAlgorithmName SHA256После выполнения этой команды будет выведено сообщение о том, что установка ЦС не завершена и для её завершения необходимо отправить сгенерированный запрос (находится в корне системного диска) на вышестоящий ЦС и получить подписанный сертификат. Поэтому находим файл с расширением «.req» в корне системного диска и копируем его на корневой ЦС и на корневом ЦС выполняем следующие команды:

# отправляем запрос на ЦС.

certreq -submit 'C:\CA-01.contoso.com_Contoso Lab Issuing Certification authority.req'

# предыдущая команда выведет номер запроса. Укажите этот номер запроса в следующей команде

# в моём случае это номер 2

certutil -resubmit 2

# после выпуска сертификата сохраните его в файл. При этом укажите тот же самый номер

# запроса, который был указан после выполнения первой команды

certreq -retrieve 2 C:\subca.crtПолученный файл (subca.crt) необходимо скопировать обратно на издающий ЦС и завершить инсталляцию:

certutil -installcert c:\subca.crt

net start certsvcМы устанавливаем на ЦС выписанный сертификат и запускаем службу сертификатов. После успешной установки можно запустить оснастку Certification Authorities MMC (certsrv.msc) и убедиться, что сертификат успешно установлен и ЦС в работающем состоянии. Теперь осталось дело за постустановочной конфигурацией.

Итоговая настройка

По аналогии с корневым ЦС, нам потребуется сконфигурировать ряд параметров на издающем ЦС. Для этого мы снова напишем BATCH скрипт с использованием утилиты certutil.exe. Но прежде всего посмотрим установочную таблицу и выясним параметры, которые нам необходимо настроить:

Аналогичная таблица составляется и для издающего ЦС.

| Название параметра | Значение параметра |

|---|---|

| Сервер ЦС | |

| Срок действия издаваемых сертификатов | Максимально: 5 лет (остальное контролируется шаблонами сертификатов) |

| Публикация в AD (контейнеры) | AIA NTAuthCertificates |

| Состав CRL | Base CRL Delta CRL |

| Точки публикации CRT | 1) По-умолчанию 2) \\IIS\PKI\contoso-pica< CertificateName>.crt |

| Точки распространения CRT | 1) cdp.contoso.com/pki/contoso-pica<CertificateName>.crt |

| Точки публикации CRL | 1) По-умолчанию 2) \\IIS\PKI\contoso-pica< CRLNameSuffix><DeltaCRLAllowed>.crl |

| Точки распространения CRL | 1) cdp.contoso.com/pki/contoso-pica<CRLNameSuffix><DeltaCRLAllowed>.crl |

| Base CRL | |

| Тип | Base CRL |

| Срок действия | 1 неделя |

| Расширение срока действия | По умолчанию |

| Алгоритм подписи | SHA256 |

| Публикация в AD | Нет |

| Delta CRL | |

| Тип | Delta CRL |

| Срок действия | 1 день |

| Расширение срока действия | По-умолчанию |

| Алгоритм подписи | SHA256 |

| Публикация в AD | Нет |

За основу мы возьмём скрипт с корневого ЦС и изменим только отдельные фрагменты:

::::::::::::::::::::::::::::::::::::::::::::::::::::::::::::::::::::::::::::::::::::::::

:: Issuing CA post-installation script ::

::::::::::::::::::::::::::::::::::::::::::::::::::::::::::::::::::::::::::::::::::::::::

:: все комментарии помечены знаком двойного двоеточия (::)

:: записываем пути для публикации и распространения сертификатов ЦС и списков отзыва

:: в отдельные переменные

SET CrlLocal=\\IIS\PKI\contoso-pica%%8%%9.crl

SET CDP=http://cdp.contoso.com/pki/contoso-pica%%8%%9.crl

SET AIA=http://cdp.contoso.com/pki/contoso-pica%%4.crt

:: Настраиваем пути публикации и распространения для сертификатов ЦС и списков отзыва.

certutil -setreg CA\CRLPublicationURLs "1:%windir%\system32\CertSrv\CertEnroll\%%3%%8%%9.crl\n65:%CrlLocal%\n6:%CDP%"

certutil -setreg CA\CACertPublicationURLs "1:%windir%\system32\CertSrv\CertEnroll\%%1_%%3%%4.crt\n2:%AIA%"

:: Поскольку мы не можем указывать пути публикации для файла сертификата, мы

:: вручную переименовываем его в необходимый формат и копируем в сетевую папку

ren %windir%\system32\CertSrv\CertEnroll\*.crt contoso-pica.crt

copy %windir%\system32\CertSrv\CertEnroll\contoso-pica.crt \\IIS\PKI

:: Задаём срок действия издаваемых сертификатов

certutil -setreg CA\ValidityPeriodUnits 5

certutil -setreg CA\ValidityPeriod "Years"

:: Задаём время жизни списков отзыва согласно нашей конфигурации

:: базовый CRL

certutil -setreg CA\CRLPeriodUnits 1

certutil -setreg CA\CRLPeriod "weeks"

:: Delta CRL

certutil -setreg CA\CRLDeltaPeriodUnits 1

certutil -setreg CA\CRLDeltaPeriod "days"

:: Включаем полный аудит событий на ЦС**

certutil -setreg CA\AuditFilter 127

:: Включаем наследование расширения Certificate Policies в издаваемых сертификатах

certutil -setreg Policy\EnableRequestExtensionList +"2.5.29.32"

:: Включаем поддержку расширения OcspRevNoCheck, если планируется установка

:: сетевого ответчика (Online Responder или OCSP сервера)

certutil -v -setreg policy\editflags +EDITF_ENABLEOCSPREVNOCHECK

:: если версия ОС ниже, чем Windows Server 2016 необходимо задать алгоритм подписи.

:: Windows Server 2016 по умолчанию использует SHA256.

Certutil -setreg ca\csp\CNGHashAlgorithm SHA256

:: Перезапускаем службу ЦС для применения изменений.

net stop certsvc && net start certsvc

:: Публикуем списки отзыва.

certutil -CRLЗаметим, что в путях CRLDistribution Points, изменены флаги публикации (добавлена публикация Delta CRL) и добавлена переменная %9 в имя файла для поддержки уникального имени для дельты.

Здесь мы больше не создаём папку в корне системного диска, а используем сетевую папку PKI на сервере IIS, куда напрямую копируем файл сертификата и публикуем списки отзыва.

Прочие настройки

После того как издающий ЦС установлен и сконфигурирован, убедитесь, что всё прошло без ошибок:

- Откройте оснастку Certification Authorities MMC (certsrv.msc), убедитесь, что служба запущена

- Выберите свойства узла ЦС и проверьте поля сертификата, что они соответствуют ожидаемым значениям.

- Откройте сетевую папку PKI (на сервере IIS) и убедитесь, что там есть два файла сертификата (корневого и издающего ЦС) и три списка отзыва (один для корневого, два для издающего ЦС). Убедитесь, что поля в сертификатах и списках отзыва соответствуют ожидаемым значениям.

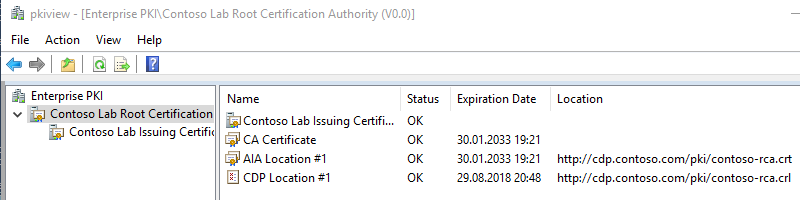

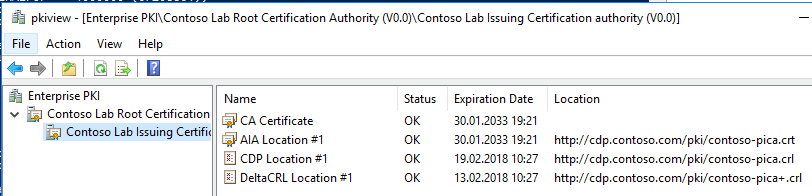

Когда основные параметры проверены, необходимо убедиться в правильной связи иерархии ЦС и доступности всех внешних файлов для клиентов. Для этого на сервере ЦС (а лучше, на рабочей станции, где установлены средства удалённого администрирования ЦС) необходимо запустить оснастку Enterprise PKI Health (pkiview.msc). Оснастка автоматически построит текущую иерархию и проверит доступность всех путей для скачивания сертификатов ЦС и списков отзыва. Никаких ошибок быть не должно. Если есть ошибка, необходимо её точно идентифицировать и устранить. В случае успешной настройки оснастка будет выглядеть следующим образом для корневого ЦС:

И для издющего ЦС:

Если вся итоговая конфигурация соответствует ожидаемым значениям и оснастка Enterprise PKI Health не показывает ошибок, это может судить о том, что PKI установлена верно.

Рекомендации

После того, как все ЦС установлены, сконфигурированы и их работоспособность проверена, можно приступать к их эксплуатации. В этом разделе я дам несколько полезных рекомендаций, которых следует придерживаться, чтобы предостеречь себя от возможных потенциальных проблем во время эксплуатации PKI.

Шаблоны сертификатов

Наряду с установкой издающего ЦС, в Active Directory устанавливается набор уже готовых шаблонов сертификатов. Их можно просмотреть в оснастке Certificate Templates MMC (certtmpl.msc). Рекомендации по шаблонам сертификатов:

Использование готовых шаблонов сертификатов

Я рекомендую использовать их копии, даже если вы не планируете вносить в них изменения. Для создания копии шаблона выберите в списке подходящий шаблон, в контекстном меню выберите Duplicate Template и создайте его копию. Целесообразно в имя шаблона включить название компании, чтобы отличить предустановленный шаблон от вами созданного. Например, Contoso Web Server, Contoso Smart Card Logon. Это позволит сравнить настройки исходного и вами созданного шаблона в случае неработоспособности шаблона.

Версия шаблона

Начиная с Windows Server 2012, интерфейс создания шаблона несколько изменился. В самом начале появляется окно с выбором версии ОС на ЦС и предполагаемом клиенте:

Если у вас используются современные версии ОС (например, Windows 7 и выше), может появиться желание выставить настройки на максимум. Если вы не уверены, что ваше приложение совместимо с CNG (Cryptography Next Generation), следует использовать настройки, которые приведены на картинке. Если вы выставляете ОС сервера и клиента выше, чем Windows Server 2003/Windows XP, шаблон будет использовать криптографию несовместимую с этими приложениями. Например, большинство приложений, написанных на .NET, семейство продуктов System Center, службы федераций (AD FS) и т.д. не смогут использовать ключи таких сертификатов (но проверять смогут).

Успешно такие сертификаты смогут использовать приложения, которые используют не .NET, а нативные функции CryptoAPI. К таким приложениям можно отнести, например, IIS, Remote Desktop Services.

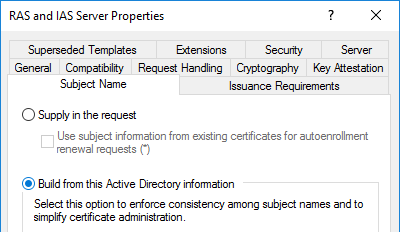

Поля Subject и Subject Alternative Names

Существует два метода заполнения поля Subject и расширения Subject Alternative Names: автоматический и ручной. Это настраивается в настройках шаблона сертификата, во вкладке Subject Name.

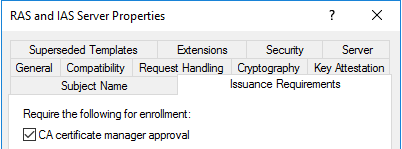

Если выбран второй пункт (как на картинке), ЦС игнорирует имя субъекта из запроса сертификата и заполняет эти поля из свойств учётной записи пользователя или устройства, которое запрашивает сертификат. В ряде случаев это не подходит (например, сертификаты для внутренних веб-сайтов) и имя субъекта заполняется из значения в запросе сертификата. Тогда переключатель необходимо выставить в верхнее положение. Дополнительно к этому, на вкладке Issuance Requirements обязательно надо выставить галочку «CA certificate manager approval».

Это необходимо затем, что имя для сертификата никак не проверяется. Если этот момент не контролировать, пользователь может запросить сертификаты на любое имя и скомпрометировать весь лес Active Directory. Вряд ли вы позволите рядовому пользователю получить сертификат на имя администратора. После требования одобрения запроса менеджером сертификатов на ЦС, каждый запрос с явным указанием субъекта сертификата будет попадать на ЦС в папку Pending Requests и не будет подписан, пока оператор ЦС не изучит его содержимое и не примет решение о выпуске. Т.е. каждый такой запрос необходимо вручную проверять на содержимое и убедиться, что в запросе указаны верные и допустимые имена. В противном случае запрос должен быть отклонён.

Права на шаблоны сертификатов

Шаблоны сертификатов в Active Directory хранятся в разделе configuration naming context, который реплицируется между всеми контроллерами домена в лесу. Поэтому для назначения прав на шаблоны сертификатов можно использовать только глобальные и универсальные группы. Избегайте назначения прав отдельным пользователям и устройствам.

Обновление сертификатов ЦС

Периодически необходимо обновлять сертификаты ЦС. Рассмотрим несколько аспектов, связанных с обновлением сертификатов ЦС.

Периодичность обновления сертификата ЦС

Это делается в следующих случаях:

- Срок жизни сертификата ЦС истекает;

- Ключ ЦС скомпрометирован;

- Необходимо изменить длину ключа или алгоритм подписи;

- Слишком большой список отзыва (больше нескольких мегабайт).

Первый вопрос, если всё идёт штатно, за какое время до истечения срока действия сертификата ЦС его нужно обновлять?

Сертификат издающего ЦС должен обновляться за максимальный срок действия издаваемых сертификатов. В нашем случае срок действия сертификата издающего ЦС 15 лет, а максимальный срок действия издаваемых сертификатов 5 лет (см. конфигурационную таблицу). Это означает, что сертификат издающего ЦС необходимо обновить через 10 лет. Если это время затянуть, то мы не сможем обеспечить необходимый срок действия для самого долгосрочного шаблона.

Порядок обновления ЦС

В нашей двухуровневой иерархии сертификаты корневого и издающего ЦС имеют одинаковый срок действия. Поэтому, когда вы принимаете решение об обновлении сертификата любого ЦС, необходимо обновлять их вместе. Первым обновляется сертификат корневого ЦС, затем сертификат издающего ЦС.

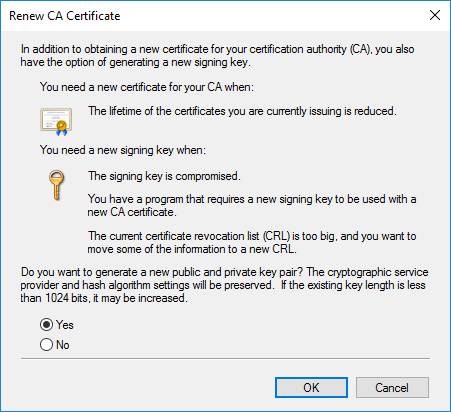

Генерация ключей при обновлении сертификатов ЦС

При обновлении сертификатов ЦС вам предлагается две опции: использовать существующую ключевую пару или сгенерировать новую:

В диалоговом окне обновления ключевой пары приведены рекомендации Microsoft по выбору ключевой пары. Однако, практика показывает, что эти рекомендации устарели. Следует всегда генерировать новую ключевую пару. При использовании нескольких сертификатов ЦС клиентский модуль построения цепочки сертификатов иногда может ошибиться и выбрать неправильный сертификат. В базе знаний Microsoft отмечены такие проблемы. Примеры статей:

- Certificate validation fails when a certificate has multiple trusted certification paths to root CAs.

- «0x80092013, CRYPT_E_REVOCATION_OFFLINEA» error message when you try to verify a certificate that has multiple chains in Windows Server 2008 or in Windows Vista.

При генерации новой ключевой пары для каждого сертификата будет гарантирован только один путь к корневому сертификату и модуль построения цепочек сертификатов уже не ошибётся.

Резервное копирование

Вопросы резервного копирования и восстановления после отказа являются отдельной темой. Здесь я лишь отмечу основные моменты, которые следует учесть при планировании стратегии резервного копирования.

Microsoft Active Directory Certificate Services предоставляет инструменты для резервного копирования компонентов ЦС:

- Оснастка Certification Authority MMC (certsrv.msc);

- Утилита certutil.exe с параметром -backup.

С ними можно сделать резервную копию для ключевой пары ЦС и базы данных. Однако эти инструменты не позволяют делать резервную копию настроек ЦС. Эти операции необходимо выполнять вручную. Все настройки ЦС находятся в реестре по следующему пути:

HKLM\System\CurrentControlSet\Services\CertSvcПри резервном копировании всегда экспортируйте данную ветку реестра. При восстановлении ЦС сохранённый REG файл импортируется обратно в реестр после установки роли ЦС.

Полный список элементов ЦС, который подлежит обязательному резервному копированию выглядит так:

- Ключи и сертификаты ЦС;

- База данных ЦС;

- Настройки ЦС из реестра;

- Предустановочный конфигурационный файл;

- Установочные и конфигурационные скрипты.

Этот список не зависит от принятой в вашей компании стратегии резервного копирования, он всегда должен быть включён в список резервных копий.

Об авторе

Вадим Поданс — специалист в области автоматизации PowerShell и Public Key Infrastructure, Microsoft MVP: Cloud and Datacenter Management с 2009 года и автор модуля PowerShell PKI. На протяжении 9 лет в своём блоге освещает различные вопросы эксплуатации и автоматизации PKI на предприятии. Статьи Вадима о PKI и PowerShell можно найти на его сайте.

Автор: Джон, Обновлено: 4 сентября 2024 г.

Когда системный диск заполняется, если вы делаете резервную копию всего и затем восстанавливаете на новый диск, это стоит в два раза больше. Кроме того, иногда операционная система не может загрузиться из новой среды. Гораздо проще и быстрее клонировать диск непосредственно к большему. Клонировать диск в Windows Server 2016, есть 2 пути «сектор в сектор» клонировать и «уровень файловой системы» копирование. Секторное копирование выполняется очень медленно, и для большинства серверов нет необходимости делать такое клонирование. В этой статье представлен метод быстрого копирования на уровне файловой системы. Вы можете клонировать Windows Server 2016 на SSD, HDD или оборудование RAID массив быстро и легко.

Содержание:

- Как клонировать Windows Server 2016 на SSD/HDD

- Как скопировать раздел в Windows Server 2016

- Как клонировать RAID раздел в Windows 2016 сервер

Как клонировать Windows Server 2016 на SSD/HDD

Существует множество инструментов, помогающих клонировать Windows Server 2016 диск на SSD или больший жесткий диск, шаги похожи. Но по сравнению с другими инструментами, NIUBI Partition Editor имеет больше преимуществ:

- Чрезвычайно быстро — помимо метода копирования на уровне файловой системы, NIUBI имеет усовершенствованный алгоритм перемещения файлов, помогающий копировать разделы диска 30% — 300% быстрее.

- Горячий клон — он может клонировать раздел диска в Windows без перезагрузки прерывания, так что ваш сервер может продолжать работать, пока клонируется системный диск. Если ваш исходный сервер выходит из строя, вам просто нужно изменить BIOS и загрузиться с клонированного диска. Вам не придется тратить много времени на восстановление из резервной копии образа.

- Изменить размер раздела — при копировании раздела диска вы можете изменить размер раздела на целевом диске.

3 момента, которые вы должны знать перед клонированием диска в Windows Server 2016:

- Там должен быть нет разделы на целевом диске, если они есть, программа попросит вас удалить.

- Целевой диск может быть больше или меньше исходного диска, но при копировании на меньший диск его размер должен быть больше, чем Используемое пространство всех разделов на исходном диске.

- Исходным и целевым диском может быть SSD, HDD или любой другой тип оборудования. RAID массив.

Шаги для клонирования Windows Server 2016 диск на SSD/HDD/RAID:

- Скачать NIUBI Partition Editor, Щелкните правой кнопкой мыши фронт исходного диска (Диск 0) и выберите Клонировать диск, или нажмите Мастер клонирования диска ниже Инструменты вверху слева напрямую.

- Выберите назначение диск во всплывающем окне и нажмите Далее.

- Выберите первый возможность удалить все разделы на целевом диске. (Нет такого шага, если нет разделов.)

- Редактировать Размер и расположение разделов один за другим с дополнительным дисковым пространством. (Начните с последнего раздела справа.)

- Нажмите Далее и вернитесь в главное окно, нажмите Применить вверху слева, чтобы выполнить. (Любые операции перед этим шагом работают только в виртуальном режиме.)

Видео инструкция по копированию Server 2016 диск:

Как скопировать раздел в Windows Server 2016

Если Вы хотите скопировать системный раздел C on Server 2016, вам следует скопировать весь системный диск, в противном случае операционная система не сможет загрузиться с целевого диска.

Для переноса файлов в томах данных можно копировать и вставлять в File Explorer. Зачем копировать раздел с помощью программного обеспечения? 3 распространенных причины:

- Если вы скопируете и вставите большое количество файлов за один раз, будет использоваться гораздо больше ресурсов ЦП и ОЗУ, что может привести к зависанию сервера. Очень медленно копировать и вставлять большое количество маленьких файлов.

- Процесс копирования может быть прекращен по многим причинам.

- Для некоторых специальных разделов целостность не может быть гарантирована простым копированием и вставкой.

Перед клонированием Server 2016 раздел:

- Должно быть Нераспределенный пространство на целевом диске, если его нет, уменьшите большой раздел для создания.

- Размер нераспределенного пространства должен быть больше, чем использовал пространство исходного раздела, который вы хотите скопировать.

- Для разделов, которые должны сохранить исходную букву диска, например D: (с программами), измените буквы диска по одной. Для других томов данных этот шаг необязателен.

Шаги по копированию раздела в Windows Server 2016 NIUBI:

- (По желанию) Щелкните правой кнопкой мыши большой раздел на целевом диске и выберите «Изменить размер / переместить объем«перетащите бур в другую сторону во всплывающем окне, чтобы освободить место.

- Щелкните правой кнопкой мыши исходный раздел, например D :, и выберите «Копировать том«.

- Выберите нераспределенное пространство на целевом диске и нажмите Следующая.

- Издание размер раздела, расположение и тип.

- (По желанию) Щелкните правой кнопкой мыши исходный диск (D:) и выберите «Изменить букву диска«выберите любую букву во всплывающем окне.

- (По желанию) Щелкните правой кнопкой мыши целевой раздел, снова запустите «Изменить букву диска» и выберите D: во всплывающем окне.

- Нажмите Применить вверху слева, чтобы выполнить.

Видео инструкция по копированию Server 2016 раздел:

Как скопировать RAID раздел в Windows 2016 сервер

Для операционной системы и NIUBI Partition Editor, нет никакой разницы, используете ли вы физический жесткий диск SSD и механический HDD или любые другие типы оборудования RAID массив. Поэтому шаги те же самые, если вы копируете с или на SSD/HDD/RAID массив.

RAID 1 обычно используется для операционной системы и программ, RAID 5 обычно используется как для ОС, так и для данных. Если вы хотите клонировать и расширить RAID 1 д Windows 2016, есть 2 варианта:

- Копия оригинала RAID 1 на один из больших дисков, расширьте разделы, чтобы использовать все дисковое пространство.

- Перестраивать RAID 1 с другим диском большего размера.

- Построить новый RAID 1 с дисками большего размера.

- Копия оригинала RAID 1 к новому RAID 1 с NIUBI Partition Editor.

Кроме клонирования диска/раздела в Windows Server 2016/2019/2022/ 2012 / 2008 / 2003, NIUBI Partition Editor помогает вам конвертировать тип диска/раздела. Сжимайте, расширяйте, перемещайте, объединяйте разделы для оптимизации использования пространства и выполняйте множество других операций по управлению разделами диска.

Скачать

Если вы настраиваете отказоустойчивый кластер Windows Server 2016 или вы строите кластер Hyper-V Windows Server 2016, вам понадобится общее хранилище для размещения файлов виртуальных машин, т.к. хранение данных и файлов на локальных дисках не очень хорошо с точки зрения отказоустойчивости кластера. Довольно популярным протоколом для доступа к сетевым хранилищам, который используется сегодня повсюду, является iSCSI (Internet Small Computer System), который позволяет передавать команды SCSI через обычную TCP/IP сеть и разработан для установления взаимодействия и управления системами хранения данных, серверами и клиентами. Давайте рассмотрим, как подключить общее хранилище iSCSI на Windows Server 2016.

- Как подключить iSCSI диск по сети в Windows Server 2016

- Инициализация iSCSI диска в консоли управления дисками Windows Server 2016

Содержание:

Как подключить iSCSI диск по сети в Windows Server 2016

В качестве iSCSI initiator в нашем случае будет использоваться наш сервер Windows Server 2016, а в качестве сетевого хранилища — виртуальное устройство FreeNAS, которое используется как iSCSI target. Необходимо проверить настройки брандмауэра, чтобы исключить все возможные проблемы с блокировкой портов и трафика между устройствами. Как правило, для связи, протокол iSCSI использует 860 и 3260 TCP-порты.

В Windows Server 2016 есть приложение «iSCSI initiator», открыть его можно перейдя в окно поиска и набрав «iSCSI initiator». Запустить приложение можно так же набрав iscsicpl.exe.

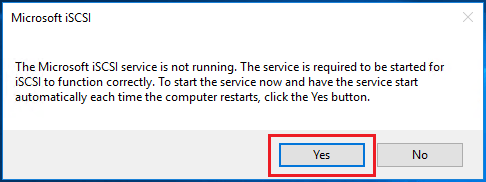

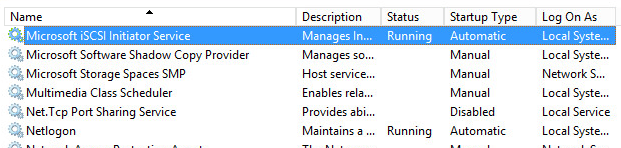

При первом запуске «iSCSI initiator» появится диалоговое окно с информацией о том, что служба Microsoft iSCSI не запущена. Если вы нажмете «Yes», то служба запустится и, в дальнейшем, будет запускаться автоматически.

После нажатия в диалоговом окне кнопки «Yes» запустится служба Microsoft iSCSI Initiator Service, это можно увидеть, открыв консоль управления службами (services.msc), а тип ее запуска изменился на «Automatic».

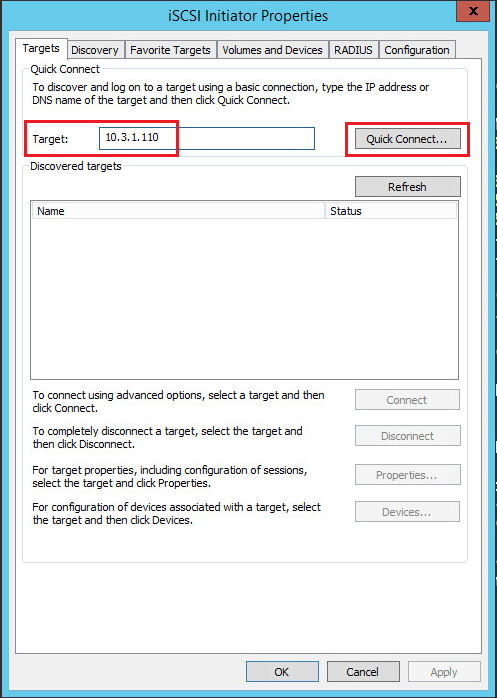

Теперь, когда у нас открыто диалоговое окно свойств iSCSI инициатора, мы можем указать IP-адрес нашего хранилища iSCSI Target. В нашем случае особых настроек для FreeNAS target не потребуется, поэтому нужно только указать его IP адрес и нажать на кнопку «Quick Connect». В результате вы автоматически подключитесь к iSCSI target.

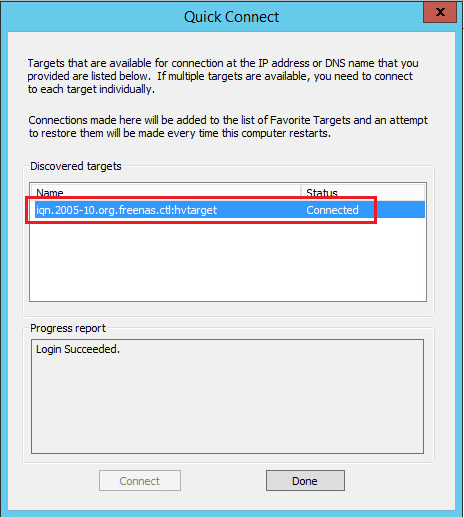

Обратите внимание, что при нажатии кнопки «Quick Connect» можно увидеть статус подключения и target name, которая совпадает с настройками target в FreeNAS.

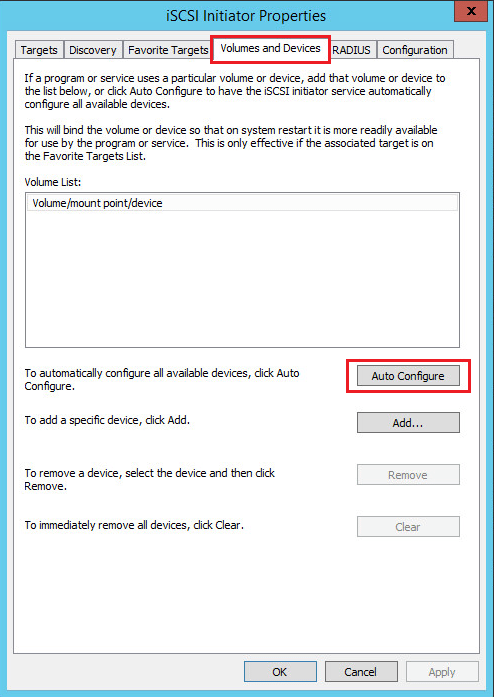

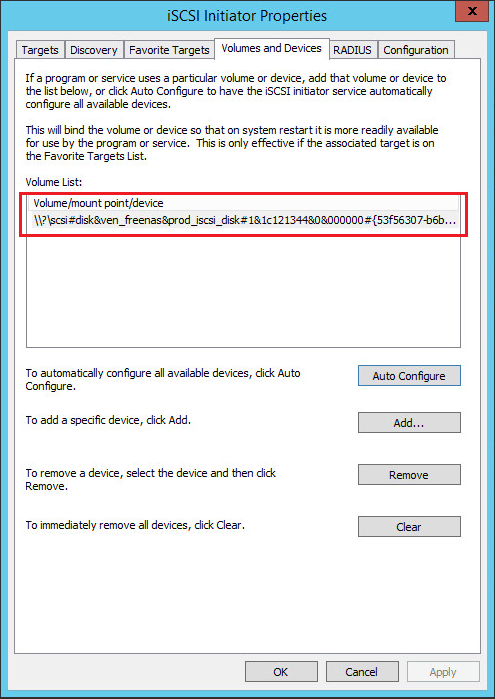

Затем вам нужно щелкнуть по вкладке «Volumes and Devices», чтобы настроить том iSCSI. Здесь также необходимо выбрать параметр «Auto Configure», после этого будут автоматически добавлены и настроены все доступные устройства.

Теперь можно увидеть, что iSCSI диск подключен.

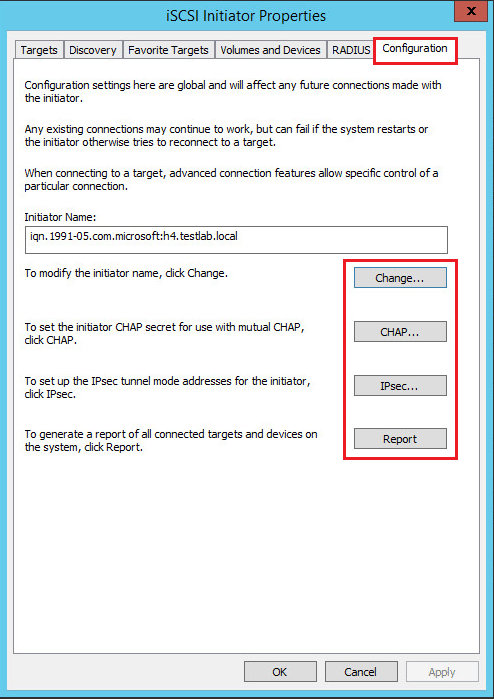

Если необходимо поменять определенные параметры или значения в конфигурации подключения iSCSI, их можно настроить, перейдя на вкладку Configuration. К ним относятся учетные данные CHAP, настройки IPsec и т.д. Вы также можете формировать отчеты о подключенных объектах и устройствах, а также изменять имя инициатора на вкладке Configuration.

Инициализация iSCSI диска в консоли управления дисками Windows Server 2016

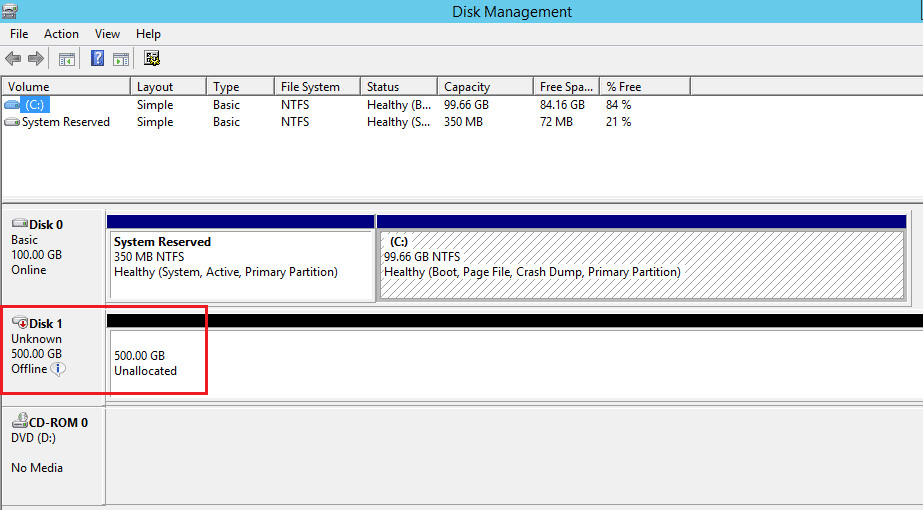

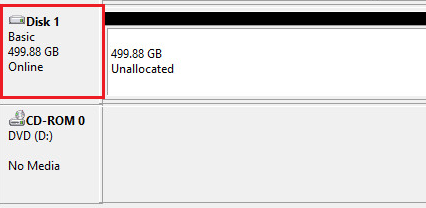

Нам осталось сделать ещё кое-что. Необходимо добавить дисковый раздел в Windows Server 2016 в консоли управления дисками (Disk Management), чтобы этот раздел мог использоваться в системе . Обратите внимание, что после повторного сканирования подключенных устройств хранения появился ещё один диск (с индексом Disk1). Изначально после добавления он находится в статусе «Offline».

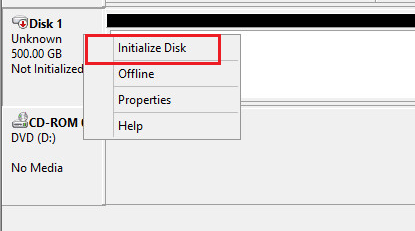

Щелкните правой кнопкой мыши по новому тому с неразмеченной областью) и выберите пункт меню «Online». После этого диск станет активным.

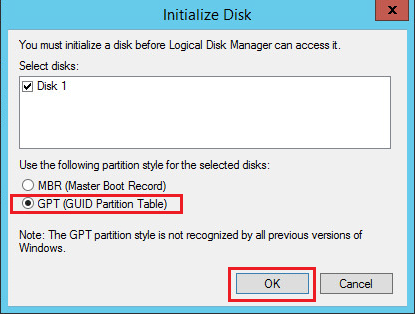

Затем нам нужно инициализировать диск. Для этого снова щелкните правой кнопкой мыши и выберите пункт «Initialize Disk».

Далее в появившемся окне «Initialize disk» нужно выбрать таблицу разделов, MBR или GPT. Если вам нужна поддержка больших дисков (более 2 Тб), выберите пункт GPT.

Итак, мы добавили новый диск, который был отформатирован и теперь готов к работе.

Процесс добавления общего хранилища iSCSI в Windows Server 2016 очень прост. После того, как было организовано соединение между initiator и iSCSI- target, нам необходимо выполнить определенные настройки в графическом интерфейсе. Затем, нам остается добавить новый том в консоли управления дисками (Disk management) в Windows, после чего сетевое дисковое хранилище можно использовать.

Сертифицированная версия Windows Server 2016 поставляется в редакциях Datacenter, Standard, Essentials, Storage Standard, Storage Workgroup. Редакция Standard — это полный набор технологий Windows Server и отличается от других редакций ограничением числа одновременно запущенных виртуальных машин и подходит для корпоративных сред с небольшой плотностью или при отсутствии виртуализации. Microsoft Windows Server 2016 предоставляет возможности виртуализации на основе встроенного механизма Hyper-V, систему хранения данных для создания масштабируемой, эффективной и простой серверной платформы. Синхронная репликация хранилищ предлагает способ аварийного восстановления, что обеспечивает синхронную защиту данных в разных географически расположенных кластерах, все данные существуют в других местах без каких-либо возможных потерь.

Новые функциональные возможности Windows Server 2016:

Hyper-V

Контейнеры Windows: поддержка контейнеров в Windows Server 2016 обеспечивает повышение производительности, упрощенное управления сетями и использование контейнеров Windows в Windows 10.

Сервер Nano Server

В Nano Server обновлен модуль для создания образов Nano Server. Это обновление включает дополнительное разграничение функций физического узла и гостевой виртуальной машины, а также поддержку разных выпусков Windows Server. Кроме того, усовершенствован агент восстановления: разграничены правила брандмауэра для входящего и исходящего трафика, а также добавлена возможность восстановить настройки службы WinRM.

Службы удаленных рабочих столов

Развертывание высокодоступной среды служб удаленных рабочих столов позволяет использовать базу данных SQL Azure для посредников подключений к удаленному рабочему столу в режиме высокой доступности.

Удостоверение и доступ

Новые компоненты удостоверения повышают уровень защиты сред Active Directory для организаций, а также помогают перейти к развертываниям только для облачной среды и гибридным развертываниям, в которых некоторые приложения и службы размещены в облаке, а другие — на локальном компьютере.

Службы сертификатов Active Directory

Новые возможности служб сертификатов Active Directory. Для служб сертификатов Active Directory (AD CS) в Windows Server 2016 увеличена поддержка аттестации ключей доверенного платформенного модуля. Теперь можно использовать KSP смарт-карты для аттестации ключей. Для устройств, не присоединенных к домену, теперь можно использовать регистрацию NDES, чтобы получить сертификат, который можно аттестовать для ключей в доверенном платформенном модуле.

Службы федерации Active Directory (AD FS)

В состав служб федерации Active Directory (AD FS) в Windows Server 2016 включены новые возможности, которые позволяют настраивать AD FS для проверки подлинности пользователей, хранящихся в каталогах LDAP.

Программно-определяемая сеть

Теперь доступны зеркалирование и маршрутизация трафика для новых или существующих виртуальных модулей. Вместе с распределением брандмауэра и групп безопасности сети пользователь получает возможность динамически сегментировать и защищать рабочие нагрузки так же, как в Azure. Кроме того, можно развертывать целый стек программно конфигурируемой сети (SDN) и управлять ими с помощью System Center Virtual Machine Manager.

Актуальные цены на пакеты сертификации уточняйте у менеджеров по адресу sales@altx-soft.ru или по телефону +7(495)543-31-01

*В стоимость пакетов не включена стоимость ключа для получения сертифицированных обновлений, сертифицированного клиентского/терминального доступа к серверам, дистрибутивов, лицензий на ПО, доставки. Стоимость лицензионного ПО и объем скидок необходимо уточнять у менеджеров отдела продаж.

Следующей полезной новинкой представленной в Windows Server 2016 – новый формат виртуальных дисков — VHD Set (VHDS), предоставляющий возможность одновременного использования одного виртуального диска несколькими виртуальными машинами. Данная возможность предполагает использование в сценариях гостевых кластеров (файловый кластер, SQL Server AlwaysOn FCI и пр), когда нужны общие диски для доступа со всех виртуальных машин-узлов кластера. Технология VHD Set предназначена для замены Shared VHDX дисков, и также не требует настройки виртуальных HBA, SAN для презентации одного LUN нескольким ВМ.

В Windows Server 2012 R2 для реализации функционала гостевых кластеров использовался формат общих виртуальных дисков Shared VHDX. Однако у технологии Shared VHDX есть несколько недостатков:

- невозможность изменения размера или миграции общих VHDX дисков

- для VHDX дисков не поддерживаются резервное копирование, контрольные точки и репликация

VHDS диски лишены данных ограничений, однако будут работать только в ВМ с гостевой ОС Windows Server 2016. VHDS диски обеспечивают следующий новый функционал:

-

- поддержка репликации и бэкапа на уровне хоста

- изменение размера диска VHD Set на лету (без остановки ВМ)

- поддержка горячей миграции дисков

- создание контрольных точек (чекпоинтов) для файлов .vhds

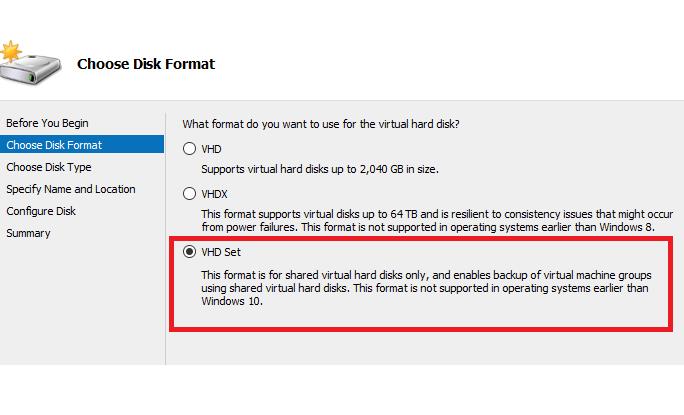

Чтобы создать новый диск VHD Set, в графическом меню Hyper-V Manager выберите New -> Virtual Disk. В качестве типа диска укажите VHD Set, затем выберите тип диска (фиксированный или динамический), имя файла, местоположение и размер.

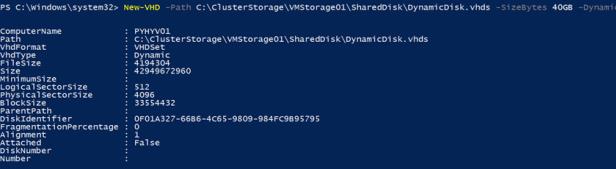

Этот диск можно создать и с помощью PowerShell:

New-VHD –Path c:\clusterstorage\vmstorage01\DynamicDisk.vhds -SizeBytes 40Gb -Dynamic

При создании диска достаточно указать расширение файла vhds, в результате чего PowerShell автоматом создаст VHD Set диск. При создании диска типа VHD Set, появляются два файла:

- .avhdx – собственно файл диска с данными (может быть как фиксированного размера так и динамического)

- .vhds – небольшой (260 Кб) файл с метаданными для координации доступа между узлами (нодами) гостевого кластера.

Далее приведем пример создания двухузлового гостевого кластера на VHDS дисках.

Создадим два новых VHDS диска. Один будет являться диском свидетелем в кворуме кластера, второй – диском с данными. К примеру, наш кластер представляет собой две ВМ. На каждой из виртуальных машин подключим оба VHDS диска. Это можно выполнить из графического интерфейса Hyper-V или с помощью PowerShell:

Add-VMHardDiskDrive -VMName VMCL01 -Path "c:\ClusterStorage\SharedDisk\VM_Quorum.vhds" -SupportPersistentReservations

Add-VMHardDiskDrive -VMName VMCL01 -Path "c:\ClusterStorage\SharedDisk\VM_Shared.vhds" -SupportPersistentReservations

Add-VMHardDiskDrive -VMName VMCL02 -Path "c:\ClusterStorage\SharedDisk\VM_Quorum.vhds" -SupportPersistentReservations

Add-VMHardDiskDrive -VMName VMCL02 -Path "c:\ClusterStorage\SharedDisk\VM_Shared.vhds" -SupportPersistentReservations

На каждом из виртуальных серверов нужно установить компонент Failover Clustering:

Install-WindowsFeature -Name Failover-Clustering -IncludeManagementTools -ComputerName VMCL01

Install-WindowsFeature -Name Failover-Clustering -IncludeManagementTools -ComputerName VMCL02

Инициализируем диски:

get-disk |? OperationalStatus -Like "Offline" | Initialize-Disk

И создадим на них NTFS разделы:

New-Volume -DiskNumber 1 -FileSystem NTFS -FriendlyName Quorum

New-Volume -DiskNumber 2 -FileSystem NTFS -FriendlyName Data

Осталось создать кластер:

# Проверка совместимости

Test-Cluster VMCL01,VMCL02

# Создаем кластер

New-Cluster -Name FSCluster01 -Node VMCL01,VMCL02 -StaticAddress 192.168.0.50

(Get-ClusterResource |? Name -like "Cluster Disk 1").Name="Quorum"

(Get-ClusterResource |? Name -like "Cluster Disk 2").Name="Data"

# Укажем диск-свидетель

Set-ClusterQuorum -DiskWitness Quorum

# Добавим диск Cluster Shared Volume

Get-ClusterResource -Name Data | Add-ClusterSharedVolume

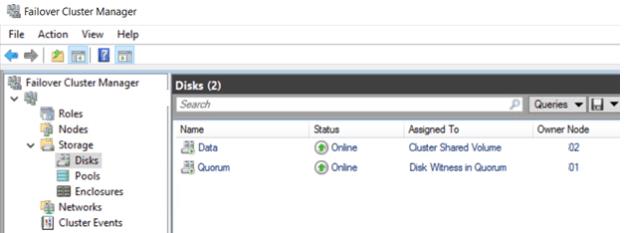

Если все выполнили правильно, получится двухузловой кластер.

Возможна конвертация имеющихся общих VHDX дисков в формат VHD Set. Конвертация выполняется в офлайн режиме (диск не должен использоваться и быть отключен от всех ВМ) с помощью командлета Convert-VHD:

Convert-VHD "C:\ClusterStorage\SharedDisk\old.vhdx" "C:\ClusterStorage\SharedDisk\new.vhds"

Итак, технология VHD Set в Windows Server 2016 позволяет с легкостью создать гостевой кластер MSFT без использования сложных технология NPIV, виртуальных HBA и виртуальной SAN сети. Виртуальные VHDS диски нативно поддерживают изменение размера, снапшоты и миграцию.