Удаленный рабочий стол – удобный вариант использования компьютера без непосредственного физического доступа к нему. Для этого существуют различные приложения. Каждое поддерживает определенный спектр функций и возможностей, поэтому необходимо подобрать оптимальное для себя программное обеспечение.

Microsoft Remote Desktop – одно из самых популярных приложений для использования удаленного компьютера. Этот продукт поддерживает не только опции для личного применения, но и для деловых целей. Продукт от Майкрософт можно использовать как новичкам, так и более опытным пользователям. Он работает как с Windows, так и с другими операционными системами. Далее предстоит изучить его более подробно.

Краткая характеристика

Удаленный рабочий стол (RDP) – это специальный протокол прикладного уровня. Он используется для предоставления доступа к компьютеру без непосредственного физического присутствия рядом. Работает через сервис терминальных подключений. Применяется данный протокол тогда, когда нужно предоставить удаленный доступ к системе устройства.

Удаленный рабочий стол в виде приложения – это пакет программного обеспечения, обеспечивающий доступ к компьютеру с любого настроенного заранее устройства.

При помощи соответствующих приложений обычно можно:

- открывать удаленно рабочий стол на компьютере или другом устройстве;

- настраивать операционные системы;

- устанавливать и удалять программы;

- скачивать документы и передавать их;

- работать в имеющихся программах.

В Windows удаленный рабочий стол есть «по умолчанию». Никаких сторонних приложений устанавливать для настройки соединения не придется.

Виды администрирования

Перед началом работы с Remote Desktop необходимо познакомиться с видами удаленного администрирования:

- Компьютер–сеть. Используется для контроля функционирования локальной сети офиса или иной организации.

- Терминал–компьютер. Упрощает связь пользователя с операционной системой. Пример – платежные банковские терминалы.

- Сеть–сеть. Вариант, который используется для настройки взаимодействия между корпоративными сетями.

- Компьютер–компьютер. Наиболее распространенный метод администрирования устройств. Позволяет управлять системами на расстоянии. Позволяет решать не только элементарные, но и достаточно сложные управленческие задачи.

Современные технологии допускают перекрестное администрирование между разными операционными системами.

Перед началом работы

Что такое удаленный рабочий стол, понятно. Так называется специальное программное обеспечение (не обязательно от Microsoft), позволяющее работать с компьютером на расстоянии.

При использовании RDP-протокола по умолчанию предполагается, что пользователь устанавливает соединение с одного устройства к другому в той же локальной сети. Для успешного подключения необходимо выяснить IP-адрес или имя используемого оборудования. Рекомендуется сделать его статическим. Этого можно добиться несколькими способами:

- Простой вариант – перейти в Центр управления сетями и общим доступом. В разделе активных сетей кликнуть по локальному соединению (Ethernet) или Wi-Fi, а потом кликнуть по кнопке «Сведения». Тут появится IP. Перейти в «Свойства» в окне состояния, выбрать Протокол Интернета версии 4 и нажать на «Свойства». Указать необходимые параметры и сохранить изменения.

- Сложный подход. Для него необходимо использовать настройки сервера DHCP роутера. IP можно назначить по MAC-адресу. Такой вариант почти не используется новичками.

Теперь можно приступать к настройке удаленного рабочего стола в Windows и других операционных системах.

Подключение

Непосредственная настройка изучаемой возможности зависит от того, какое именно приложение будет использоваться. Что такое Remote Desktop, уже понятно. Поэтому далее будет использоваться именно этот продукт. Он в Windows 10 встроен по умолчанию. Расположено подключение к удаленному рабочему столу компьютера в «Параметры»–«Система»–«Удаленный…».

Сначала необходимо разрешить RDP-соединение. Для этого, перейдя в соответствующую службу, потребуется переключить тумблер «Включить…». В более старых операционных системах необходимо:

- Перейти в раздел «Система».

- Выбрать в списке, расположенном слева, опцию «Настройка удаленного рабочего стола (доступа)».

- Активировать в окне параметров пункт «Разрешить подключение помощника к этому компьютеру».

- Выбрать «Разрешить удаленные подключения к компьютеру».

Теперь по мере необходимости остается указать пользователей Windows, которым предоставляется доступ. Для этого можно создать отдельный профиль.

Подключение в Windows

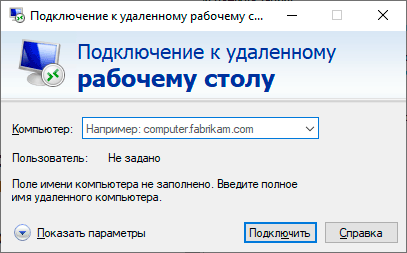

Настройка удаленного рабочего стола в Windows не требует существенной подготовки. Дополнительные программы скачивать и устанавливать не придется. Достаточно в строке поиска ввести «Подключение к удаленному…», а затем кликнуть по выданному результату. На экране появится окно настройки соединения.

Открыть службу подключения к удаленным рабочим столам в Windows можно через командную строку. Для этого необходимо нажать Win+R, а затем ввести mstsc и кликнуть по Enter.

В появившемся окне необходимо ввести IP-адрес или имя компьютера, с которым устанавливается соединение. Далее – нажать на кнопку «Подключить», указать имя пользователя и пароль на запрос данных профиля.

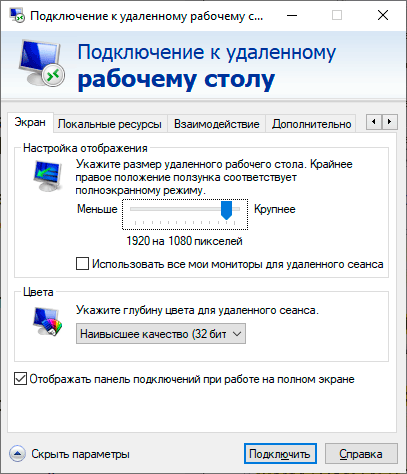

Здесь поддерживается настройка параметров изображения, сохранение конфигурации подключений и передачи звука.

Активация в MacOS

Рассматриваемый продукт Microsoft для настройки удаленных рабочих столов работает в MacOS. Чтобы им воспользоваться, необходимо:

- Скачать MRD из AppStore. Установить приложение.

- Нажать на кнопку с изображением «Плюс».

- Дать имя компьютера, присвоить IP-адрес. На данном этапе необходимо придумать пользовательское имя и пароль подключения.

- Дважды нажать по имени удаленного рабочего стола.

Если все сделано верно, на экране компьютера в зависимости от ранее выставленных параметров подключения.

Мобильные устройства

Удаленные рабочие столы могут быть настроены на Android и iOS. Процедуры подключения на планшетах и смартфонах Андроид ничем не отличаются от использования iPad и iPhone:

- Установить MRD для Android. Для iOS необходимо использовать приложение «Удаленного рабочего стола от Майкрософт».

- Запустить программное обеспечение.

- Нажать на главном экране по кнопке «Добавить».

- Ввести параметры подключения: имя пользователя (в Android-версии), IP компьютера, логин и пароль для входа.

- Установить по мере необходимости настройки отображения удаленного рабочего стола.

- Сохранить изменения.

Теперь остается перейти на главный экран и щелкнуть по имени компьютера в сети. После подключения на дисплее устройства появится окно Windows.

Хотите освоить современную IT-специальность? Огромный выбор курсов по востребованным IT-направлениям есть в Otus!

From Wikipedia, the free encyclopedia

Remote Desktop Protocol (RDP) is a proprietary protocol developed by Microsoft Corporation which provides a user with a graphical interface to connect to another computer over a network connection.[1] The user employs RDP client software for this purpose, while the other computer must run RDP server software.

Several clients exist for most versions of Microsoft Windows (including Windows Mobile but the support has ended), Linux (for example Remmina), Unix, macOS, iOS, Android, and other operating systems. RDP servers are built into the server and professional editions of Windows operating systems but not home editions; an RDP server for Unix and OS X also exists (for example xrdp). By default, the server listens on TCP port 3389[2] and UDP port 3389.[3]

Microsoft currently refers to their official RDP client software as Remote Desktop Connection, formerly «Terminal Services Client».

The protocol is an extension of the ITU-T T.128 application sharing protocol. Microsoft makes some specifications public on their website.[4]

https://learn.microsoft.com/en-us/windows-server/remote/remote-desktop-services/remotepc/change-listening-port?tabs=regedit

Every server and professional version of Microsoft Windows from Windows XP onward[5] includes an installed Remote Desktop Connection (RDC) («Terminal Services») client (mstsc.exe) whose version is determined by that of the operating system or by the last applied Windows Service Pack. The Terminal Services server is supported as an official feature on Windows NT 4.0 Terminal Server Edition, released in 1998, Windows 2000 Server, all editions of Windows XP except Windows XP Home Edition, Windows Server 2003, Windows Home Server, on Windows Fundamentals for Legacy PCs, in Windows Vista Ultimate, Enterprise and Business editions, Windows Server 2008 and Windows Server 2008 R2 and on Windows 7 Professional and above. The home versions of Windows do not support RDP.

Microsoft provides the client required for connecting to newer RDP versions for downlevel operating systems. Since the server improvements are not available downlevel, the features introduced with each newer RDP version only work on downlevel operating systems when connecting to a higher version RDP server from these older operating systems, and not when using the RDP server in the older operating system.[clarification needed]

Based on the ITU-T T.128 application sharing protocol (during draft also known as «T.share») from the T.120 recommendation series, the first version of RDP (named version 4.0) was introduced by Microsoft with «Terminal Services», as a part of their product Windows NT 4.0 Server, Terminal Server Edition.[1] The Terminal Services Edition of NT 4.0 relied on Citrix’s MultiWin technology, previously provided as a part of Citrix WinFrame atop Windows NT 3.51, in order to support multiple users and login sessions simultaneously. Microsoft required Citrix to license their MultiWin technology to Microsoft in order to be allowed to continue offering their own terminal-services product, then named Citrix MetaFrame, atop Windows NT 4.0. The Citrix-provided DLLs included in Windows NT 4.0 Terminal Services Edition still carry a Citrix copyright rather than a Microsoft copyright. Later versions of Windows integrated the necessary support directly. The T.128 application sharing technology was acquired by Microsoft from UK software developer Data Connection Limited.[6]

This version was introduced with Windows 2000 Server, added support for a number of features, including printing to local printers, and aimed to improve network bandwidth usage. The RDP clients available through the Windows 2000 Terminal Server Disk Creation Tool is tested and working on even 16 bit Windows 3.1 using 3rd party TCP/IP libraries such as Trumpet WinSock.

This version was introduced with Windows XP Professional and included support for 24-bit color and sound. It is supported on Windows 2000, Windows 9x, and Windows NT 4.0.[7] With this version, the name of the client was changed from Terminal Services Client to Remote Desktop Connection; the heritage remains to this day, however, as the underlying executable is still named mstsc.exe.

This version was introduced with Windows Server 2003, included support for console mode connections, a session directory, and local resource mapping. It also introduces Transport Layer Security (TLS) 1.0 for server authentication, and to encrypt terminal server communications.[8] This version is built into Windows XP Professional x64 Edition and Windows Server 2003 x64 & x86 Editions, and also available for Windows XP as a download.

This version was introduced with Windows Vista and incorporated support for Windows Presentation Foundation applications, Network Level Authentication, multi-monitor spanning and large desktop support, and TLS 1.0 connections.[9] The RDP 6.0 client is available on Windows XP SP2, Windows Server 2003 SP1/SP2 (x86 and x64 editions) and Windows XP Professional x64 Edition through KB925876. Microsoft Remote Desktop Connection Client for Macintosh OS X is also available with support for Intel and PowerPC Mac OS versions 10.4.9 and greater.

This version was released in February 2008 and is first included with Windows Server 2008 and Windows Vista with Service Pack 1 and later backported to Windows XP with Service Pack 3. The RDP 6.1 client is available on Windows XP SP2, Windows Server 2003 SP1/SP2 (x86 and x64 editions) and Windows XP Professional x64 Edition through KB952155.[10] In addition to changes related to how a remote administrator connects to the «console»,[11] this version has new functionality introduced in Windows Server 2008, such as connecting remotely to individual programs and a new client-side printer redirection system that makes the client’s print capabilities available to applications running on the server, without having to install print drivers on the server[12][13] also on the other hand, remote administrator can freely install, add/remove any software or setting at the client’s end. However, to start a remote administration session, one must be a member of the Administrators group on the server to which one is trying to get connected.[14]

This version was released to manufacturing in July 2009 and is included with Windows Server 2008 R2, as well as with Windows 7.[15] With this release, also changed from Terminal Services to Remote Desktop Services. This version has new functions such as Windows Media Player redirection, bidirectional audio, multi-monitor support, Aero glass support, enhanced bitmap acceleration, Easy Print redirection,[16] Language Bar docking. The RDP 7.0 client is available on Windows XP SP3 and Windows Vista SP1/SP2 through KB969084,[17] and is not officially supported on Windows Server 2003 x86 and Windows Server 2003 / Windows XP Professional x64 editions. It is also not officially supported on Windows Server 2008.

Most RDP 7.0 features like Aero glass remote use, bidirectional audio, Windows Media Player redirection, multiple monitor support and Remote Desktop Easy Print are only available in Windows 7 Enterprise or Ultimate editions.[18][19]

Release 7.1 of RDP was included with Windows 7 Service Pack 1 and Windows Server 2008 R2 SP1 in 2010. It introduced RemoteFX, which provides virtualized GPU support and host-side encoding.

This version was released in Windows 8 and Windows Server 2012. This version has new functions such as Adaptive Graphics (progressive rendering and related techniques), automatic selection of TCP or UDP as transport protocol, multi touch support, DirectX 11 support for vGPU, USB redirection supported independently of vGPU support, etc.[20][21] A «connection quality» button is displayed in the RDP client connection bar for RDP 8.0 connections; clicking on it provides further information about connection, including whether UDP is in use or not.[22]

The RDP 8.0 client and server components are available on Windows 7 SP1 and Windows Server 2008 R2 SP1 through KB2592687. The RDP 8.0 client is also available for Windows Server 2008 R2 SP1, but the server components are not. The RDC 8.0 client includes support for session encryption using the TLS 1.2 standard.[23] The add-on requires the DTLS protocol to be installed as prerequisite.[22] After installing the updates, for the RDP 8.0 protocol to be enabled between Windows 7 machines, an extra configuration step is needed using the Group Policy editor.[24]

A new feature in RDP 8.0 is limited support for RDP session nesting; it only works for Windows 8 and Server 2012 though, Windows 7 and Server 2008 R2 (even with the RDP 8.0 update) do not support this feature.[25]

The «shadow» feature from RDP 7, which allowed an administrator to monitor (snoop) on a RDP connection has been removed in RDP 8. The Aero Glass remoting feature (applicable to Windows 7 machines connecting to each other) has also been removed in RDP 8.[21][22]

This version was released with Windows 8.1 and Windows Server 2012 R2. The RDP 8.1 client, like the RDP 8.0 client, is available on Windows 7 SP1 and Windows Server 2008 R2 SP1 through KB2923545 but unlike the RDP 8.0 update for Windows 7, it does not add a RDP 8.1 server component to Windows 7. Furthermore, if RDP 8.0 server function is desired on Windows 7, the KB 2592687 (RDP 8.0 client and server components) update must be installed before installing the RDP 8.1 update.[26][27]

Support for session shadowing was added back in RDP version 8.1. This version also fixes some visual glitches with Microsoft Office 2013 when running as a RemoteApp.[26]

Version 8.1 of the RDP also enables a «restricted admin» mode. Logging into this mode only requires knowledge of the hashed password, rather than of its plaintext, therefore making a pass the hash attack possible.[28] Microsoft has released an 82-page document explaining how to mitigate this type of attack.[29]

Version 10.0 of the RDP was introduced with Windows 10 and includes the following new features: AutoSize zoom (useful for HiDPI clients).

In addition graphics compression improvements were included utilizing H.264/AVC.[30]

- 32-bit color support. 8-, 15-, 16-, and 24-bit color are also supported.

- Encryption: option of legacy 56-bit or 128-bit RC4 and modern MITM-resistant TLS since version 5.2[8]

- Audio Redirection allows users to process audio on a remote desktop and have the sound redirected to their local computer.

- File System Redirection allows users to use their local files on a remote desktop within the terminal session.

- Printer Redirection allows users to use their local printer within the terminal session as they would with a locally- or network-shared printer.

- Port Redirection allows applications running within the terminal session to access local serial and parallel ports directly.

- The remote computer and the local computer can share the clipboard.

- Compression goes beyond a framebuffer and takes advantage of font knowledge and tracking of window states (inherited from T.128); later extensions add more content-aware features (e.g MS-RDPCR2).

Microsoft introduced the following features with the release of RDP 6.0 in 2006:

- Seamless Windows: remote applications can run on a client machine that is served by a Remote Desktop connection. It is available since RDP 6.[31]

- Remote Programs: application publishing with client-side file-type associations.

- Terminal Services Gateway: enables the ability to use a front-end IIS server to accept connections (over port 443) for back-end Terminal Services servers via an https connection, similar to how RPC over https allows Outlook clients to connect to a back-end Exchange 2003 server. Requires Windows Server 2008.

- Network Level Authentication

- Support for remoting the Aero Glass Theme (or Composed Desktop), including ClearType font-smoothing technology.

- Support for remoting Windows Presentation Foundation applications: compatible clients that have .NET Framework 3.0 support can display full Windows Presentation Foundation effects on a local machine.

- Rewrite of device redirection to be more general-purpose, allowing a greater variety of devices to be accessed.

- Fully configurable and scriptable via Windows Management Instrumentation.

- Improved bandwidth tuning for RDP clients.[citation needed]

- Support for Transport Layer Security (TLS) 1.0 on both server and client ends (can be negotiated if both parties agree, but not mandatory in a default configuration of any version of Windows).

- Multiple monitor support for allowing one session to use multiple monitors on the client (disables desktop composition)

Release 7.1 of RDP in 2010 introduced the following feature:

- RemoteFX: RemoteFX provides virtualized GPU support and host-side encoding; it ships as part of Windows Server 2008 R2 SP1.

The latest version of RDP supports Transport Layer Security (TLS) version 1.1, 1.2 and 1.3 to protect RDP traffic.[32]

Version 5.2 of the RDP in its default configuration is vulnerable to a man-in-the-middle attack. Administrators can enable transport layer encryption to mitigate this risk.[33][34]

RDP sessions are also susceptible to in-memory credential harvesting, which can be used to launch pass the hash attacks.[35]

In March 2012, Microsoft released an update for a critical security vulnerability in the RDP. The vulnerability allowed a Windows computer to be compromised by unauthenticated clients and computer worms.[36]

RDP client version 6.1 can be used to reveal the names and pictures of all users on the RDP Server (no matter which Windows version) in order to pick one, if no username is specified for the RDP connection.[citation needed]

In March 2018 Microsoft released a patch for CVE-2018-0886, a remote code execution vulnerability in CredSSP, which is a Security Support Provider involved in the Microsoft Remote Desktop and Windows Remote Management, discovered by Preempt.[37][38]

In May 2019 Microsoft issued a security patch for CVE-2019-0708 («BlueKeep»), a vulnerability which allows for the possibility of remote code execution and which Microsoft warned was «wormable», with the potential to cause widespread disruption. Unusually, patches were also made available for several versions of Windows that had reached their end-of-life, such as Windows XP. No immediate malicious exploitation followed, but experts were unanimous that this was likely, and could cause widespread harm based on the number of systems that appeared to have remained exposed and unpatched.[39][40][41]

In July 2019, Microsoft issued a security patch for CVE-2019-0887, a RDP vulnerability that affects Hyper-V.[42]

In April 2025, a security researcher discovered that it is possible to log into accounts through RDP using passwords that have already been revoked. According to Microsoft, this was by design, and not a bug or vulnerability.[43]

Since the release of Remote Desktop Connection, there have been several additional Remote Desktop Protocol clients created by both Microsoft and other parties including Microsoft Remote Desktop, rdesktop, and FreeRDP.

In addition to the Microsoft-created Remote Desktop Services, open-source RDP servers on Unix include FreeRDP (see above), ogon project and xrdp. The Windows Remote Desktop Connection client can be used to connect to such a server. There is also Azure Virtual Desktop which makes use of RDP and is a part of the Microsoft Azure platform.

There is also a VirtualBox Remote Display Protocol (VRDP) used in the VirtualBox virtual machine implementation by Oracle.[44] This protocol is compatible with all RDP clients, such as that provided with Windows but, unlike the original RDP, can be configured to accept unencrypted and password unprotected connections, which may be useful in secure and trusted networks, such as home or office LANs. By default, Microsoft’s RDP server refuses connections to user accounts with empty passwords (but this can be changed with the Group Policy Editor[45]). External and guest authorization options are provided by VRDP as well. It does not matter which operating system is installed as a guest because VRDP is implemented on the virtual machine (host) level, not in the guest system. The proprietary VirtualBox Extension Pack is required.

Microsoft requires third-party implementations to license the relevant RDP patents.[46] As of February 2014, the extent to which open-source clients meet this requirement remains unknown.

Security researchers reported in 2016-17 that cybercriminals were selling compromised RDP servers on underground forums as well as specialized illicit RDP shops.[47][48] These compromised RDPs may be used as a «staging ground» for conducting other types of fraud or to access sensitive personal or corporate data.[49] Researchers further report instances of cybercriminals using RDPs to directly drop malware on computers.[50]

- Comparison of remote desktop software

- Desktop virtualization

- Secure Shell

- SPICE and RFB protocol

- Virtual private server

- ^ a b Deland-Han. «Understanding Remote Desktop Protocol (RDP) – Windows Server». docs.microsoft.com. Archived from the original on October 17, 2020. Retrieved October 12, 2020.

- ^ «How to change the listening port for Remote Desktop». Microsoft. January 31, 2007. Archived from the original on November 4, 2007. Retrieved November 2, 2007. Microsoft KB article 306759, revision 2.2.

- ^ «Service Name and Transport Protocol Port Number Registry». Internet Assigned Numbers Authority. January 9, 2015. Retrieved January 13, 2015.

- ^ «rdesktop: A Remote Desktop Protocol Client». www.rdesktop.org. Archived from the original on December 1, 2008. Retrieved November 29, 2008.

- ^ Microsoft. «Connecting to another computer Remote Desktop Connection». Archived from the original on January 16, 2013. Retrieved December 22, 2012.

- ^ Implementing Collaboration Technologies in Industry, Bjørn Erik Munkvold, 2003; Chapter 7

- ^ «Windows XP Remote Desktop Connection software [XPSP2 5.1.2600.2180]». Microsoft.com. August 27, 2012. Archived from the original on September 8, 2010. Retrieved March 11, 2014.

- ^ a b «Configuring authentication and encryption». January 21, 2005. Archived from the original on March 18, 2009. Retrieved March 30, 2009. Microsoft Technet article

- ^ «Remote Desktop Connection (Terminal Services Client 6.0)». June 8, 2007. Archived from the original on July 17, 2007. Retrieved June 20, 2007. Microsoft KB article 925876, revision 7.0.

- ^ «Description of the Remote Desktop Connection 6.1 client update for Terminal Services in Windows XP Service Pack 2». microsoft. Archived from the original on August 29, 2008. Retrieved March 11, 2014.

- ^ «Changes to Remote Administration in Windows Server 2008». Terminal Services Team Blog. Microsoft. December 17, 2007. Archived from the original on March 5, 2009. Retrieved February 10, 2008.

- ^ «Terminal Services Printing». TechNet – Windows Server 2008 Technical Library. Agozik-Microsoft. January 10, 2008. Archived from the original on January 21, 2014. Retrieved February 10, 2008.

- ^ «Introducing Terminal Services Easy Print: Part 1 – Remote Desktop Services (Terminal Services) Team Blog – Site Home – MSDN Blogs». Blogs.msdn.com. Archived from the original on February 13, 2014. Retrieved February 13, 2014.

- ^ «Securing Remote Desktop (RDP) for System Administrators | Information Security Office». security.berkeley.edu. Archived from the original on October 12, 2020. Retrieved October 12, 2020.

- ^ «Remote Desktop Connection 7 for Windows 7, Windows XP & Windows Vista». Terminal Services Team Blog. Microsoft. August 21, 2009. Archived from the original on August 27, 2009. Retrieved August 21, 2009.

- ^ «Using Remote Desktop Easy Print in Windows 7 and Windows Server 2008 R2». Blogs.msdn.com. Archived from the original on May 8, 2010. Retrieved March 11, 2014.

- ^ «Announcing the availability of Remote Desktop Connection 7.0 for Windows XP SP3, Windows Vista SP1, and Windows Vista SP2». Blogs.msdn.com. Archived from the original on March 8, 2010. Retrieved March 11, 2014.

- ^ «Aero Glass Remoting in Windows Server 2008 R2». Blogs.msdn.com. Archived from the original on June 27, 2009. Retrieved March 11, 2014.

- ^ «Remote Desktop Connection 7 for Windows 7, Windows XP & Windows Vista». Blogs.msdn.com. Archived from the original on August 27, 2009. Retrieved March 11, 2014.

- ^ «Windows Server 2012 Remote Desktop Services (RDS) – Windows Server Blog – Site Home – TechNet Blogs». Blogs.technet.com. May 8, 2012. Archived from the original on October 5, 2013. Retrieved February 13, 2014.

- ^ a b «How Microsoft RDP 8.0 addresses WAN, graphics shortcomings». Searchvirtualdesktop.techtarget.com. Archived from the original on February 9, 2014. Retrieved February 13, 2014.

- ^ a b c «Remote Desktop Protocol (RDP) 8.0 update for Windows 7 and Windows Server 2008 R2». Support.microsoft.com. Archived from the original on October 25, 2012. Retrieved February 13, 2014.

- ^ «Incorrect TLS is displayed — Windows Server». June 5, 2024.

- ^ «Get the best RDP 8.0 experience when connecting to Windows 7: What you need to know – Remote Desktop Services (Terminal Services) Team Blog – Site Home – MSDN Blogs». Blogs.msdn.com. Archived from the original on February 12, 2014. Retrieved February 13, 2014.

- ^ «Running a Remote Desktop Connection session within another Remote Desktop Connection session is supported with Remote Desktop Protocol 8.0 for specific scenarios». Support.microsoft.com. November 2, 2012. Archived from the original on January 17, 2014. Retrieved February 13, 2014.

- ^ a b «Update for RemoteApp and Desktop Connections feature is available for Windows». Support.microsoft.com. February 11, 2014. Archived from the original on February 9, 2014. Retrieved March 11, 2014.

- ^ «Remote Desktop Protocol 8.1 Update for Windows 7 SP1 released to web – Remote Desktop Services (Terminal Services) Team Blog – Site Home – MSDN Blogs». Blogs.msdn.com. Archived from the original on February 22, 2014. Retrieved February 13, 2014.

- ^ «New «Restricted Admin» feature of RDP 8.1 allows pass-the-hash». Labs.portcullis.co.uk. October 20, 2013. Archived from the original on February 10, 2014. Retrieved March 11, 2014.

- ^ «Mitigating Pass-the-Hash (PtH) Attacks and Other Credential Theft Techniques». Microsoft.com. Archived from the original on April 21, 2014. Retrieved March 11, 2014.

- ^ «Remote Desktop Protocol (RDP) 10 AVC/H.264 improvements in Windows 10 and Windows Server 2016 Technical Preview». Microsoft.com. Archived from the original on August 17, 2016. Retrieved January 12, 2016.

- ^ «[MS-RDPERP]: Remote Desktop Protocol: Remote Programs Virtual Channel Extension». Msdn.microsoft.com. Archived from the original on April 14, 2012. Retrieved February 13, 2014.

- ^ «[MS-RDPBCGR]: Enhanced RDP Security». April 23, 2024.

- ^ «National Vulnerability Database (NVD) National Vulnerability Database (CVE-2005-1794)». Web.nvd.nist.gov. July 19, 2011. Archived from the original on September 14, 2011. Retrieved February 13, 2014.

- ^ «Configuring Terminal Servers for Server Authentication to Prevent «Man in the Middle» Attacks». Microsoft. July 12, 2008. Archived from the original on November 6, 2011. Retrieved November 9, 2011.

- ^ «Mimikatz and Windows RDP: An Attack Case Study». SentinelOne. June 6, 2019. Archived from the original on October 16, 2020. Retrieved October 12, 2020.

- ^ «Microsoft Security Bulletin MS12-020 – Critical». Microsoft. March 13, 2012. Archived from the original on February 13, 2014. Retrieved March 16, 2012.

- ^ «CVE-2018-0886 – CredSSP Remote Code Execution Vulnerability». microsoft.com. Archived from the original on March 23, 2018. Retrieved March 23, 2018.

- ^ Karni, Eyal. «From Public Key to Exploitation: How We Exploited the Authentication in MS-RDP». Archived from the original on March 23, 2018. Retrieved March 23, 2018.

- ^ Cimpanu, Catalin. «Even the NSA is urging Windows users to patch BlueKeep (CVE-2019-0708)». ZDNet. Archived from the original on September 6, 2019. Retrieved June 20, 2019.

- ^ Goodin, Dan (May 31, 2019). «Microsoft practically begs Windows users to fix wormable BlueKeep flaw». Ars Technica. Archived from the original on July 22, 2019. Retrieved May 31, 2019.

- ^ Warren, Tom (May 14, 2019). «Microsoft warns of major WannaCry-like Windows security exploit, releases XP patches». The Verge. Archived from the original on September 2, 2019. Retrieved June 20, 2019.

- ^ Ilascu, Ionut (7 August 2019). «Microsoft Ignored RDP Vulnerability Until it Affected Hyper-V». Bleeping Computer. Archived from the original on 8 August 2019. Retrieved 8 August 2019.

- ^ Goodin, Dan (April 30, 2025). «Windows RDP lets you log in using revoked passwords. Microsoft is OK with that». Ars Technica. Retrieved May 13, 2025.

- ^ «VirtualBox Manual: 7.1. Remote Display (VRDP Support)». VirtualBox. Archived from the original on November 21, 2019. Retrieved February 27, 2020.

- ^ Bens, Jelle (January 31, 2010). «Jelle Bens: Windows 7 RDP with blank password». Jellebens.blogspot.ru. Archived from the original on May 8, 2013. Retrieved March 11, 2014.

- ^ «Remote Desktop Protocol Licensing Available for RDP 8». Blogs.msdn.com. December 11, 2014. Archived from the original on February 8, 2018. Retrieved February 8, 2018.

- ^ GReAT (June 15, 2016). «xDedic – the shady world of hacked servers for sale». SecureList. Archived from the original on December 15, 2018. Retrieved December 15, 2018.

- ^ Kremez, Vitali; Rowley, Liv (October 24, 2017). ««Ultimate Anonymity Services» Shop Offers Cybercriminals International RDP Servers». Archived from the original on December 15, 2018. Retrieved December 15, 2018.

- ^ Bisson, David (July 19, 2018). «Dark Web ‘RDP Shops’ Offer Access to Vulnerable Systems for as Little as $3». Security Intelligence. Archived from the original on December 15, 2018. Retrieved December 15, 2018.

- ^ Ragan, Steve (July 19, 2018). «Samsam infected thousands of LabCorp systems via brute force RDP». CSO Online. Archived from the original on December 15, 2018. Retrieved December 15, 2018.

- Remote Desktop Protocol – from Microsoft’s Developer Network

- Understanding the Remote Desktop Protocol – from support.microsoft.com

- MS-RDPBCGR: Remote Desktop Protocol: Basic Connectivity and Graphics Remoting Specification – from Microsoft’s Developer Network

Уровень сложностиПростой

Время на прочтение6 мин

Количество просмотров37K

Remote Desktop Protocol (протокол удалённого рабочего стола, RDP) — проприетарный протокол, разработанный Microsoft примерно в 1998 году. Начиная с XP каждая версия Windows включает системный компонент mstsc.exe.

Благодаря RDP, можно подключиться к другой системе и работать за ней словно за своим компьютером. То же самое делают, например, AnyDesk и TeamViewer, у которых протоколы схожей функциональности.

▍ Как работает RDP

В общих словах, базовая функция протокола удалённого рабочего стола — передача видеопотока от сервера клиенту. На сервере стоит устройство видеозахвата, которое записывает видео, сжимает его кодеком H.264 — и отправляет клиенту с минимальной задержкой по TCP/IP.

Конечно, только отправить видеопоток недостаточно, это же не простая видеотрансляция. Это лишь часть виртуальных каналов в RDP. Нужно ещё получить обратную связь от клиента, а именно зашифрованные данные об активности мыши и клавиатуры.

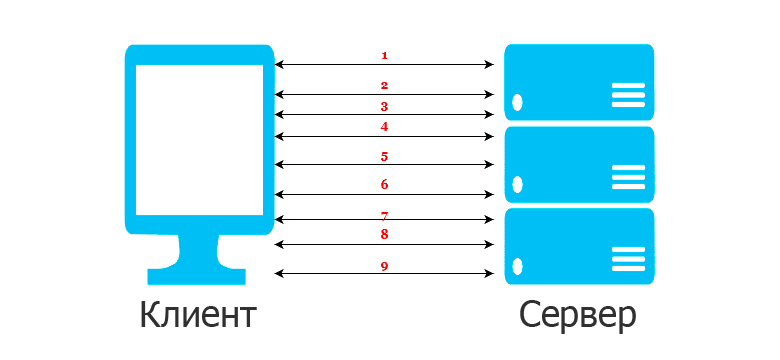

Информация между клиентом и сервером в RDP передаётся параллельно по тысячам виртуальных каналов

На сервере RDP использует собственный видеодрайвер для рендеринга вывода изображения на экран, внедряя информацию о рендеринге в сетевые пакеты с помощью протокола RDP и отправляя их по сети на клиент. На клиенте RDP получает данные рендеринга и интерпретирует пакеты в соответствующие вызовы API интерфейса графических устройств Microsoft Windows (GDI). На сервере у RDP собственный драйвер клавиатуры и мыши для приёма этих событий от клиента.

В сеансе удалённого рабочего стола все переменные среды — например, определяющие глубину цвета, включение и отключение обоев — определяются настройками отдельного соединения RCP-Tcp. Все функции и методы для описания переменных описаны в справочнике по веб-подключению к удалённому рабочему столу и интерфейсе поставщика WMI служб удалённых рабочих столов.

Если вдаться в детали, то в рамках стека RDP интерес представляют четыре ключевых компонента:

- служба многоточечной связи (MCSMux)

- Generic Conference Control (GCC)

- Wdtshare.sys — драйвер для передачи пользовательского интерфейса, сжатия, шифрования, кадрирования и т. д.

- Tdtcp.sys — транспортный драйвер для упаковки контента RDP в пакеты TCP/IP

MCSmux и GCC являются частью семейства стандартов T.120 Международного союза электросвязи (ITU). В частности, MCSmux представляет два стандарта:

- T.122: Определяет многоточечные услуги

- T.125: Определяет протокол передачи данных

Стек протоколов

MCSMux управляет:

- назначением каналов путём мультиплексирования данных на заранее определённые виртуальные каналы в рамках протокола

- уровням приоритетов

- сегментацией передаваемых данных

Примерно так работает система, в двух словах. И, видимо, не только RDP, но и во всех остальных программах для удалённого управления компьютером, в том числе в проприетарных протоколах AnyDesk или TeamViewer.

▍ Версии RDP

Microsoft продолжает планомерно дорабатывать протокол RDP. В последние годы версии RDP соответствую версиям операционной системы, с которой он выходит.

Например, версия 7.0 вышла вместе с Windows 7 и Windows Server 2008 R2, версия 8 — с Windows 8 и Windows Server 2012 и так далее. Ниже небольшая табличка с перечислением нескольких последних версий RDP и новых функций для каждой. Что характерно, большинство новых функций RDP было доступно только в версиях Windows Enterprise or Ultimate.

Актуальная версия RDP — 10.0.

Как видим, в серверных версиях Windows RDP гораздо функциональнее, чем в клиентских. Кстати, это касается и некоторых других компонентов Windows. Это одна из причин, почему админы часто ставили Windows Server даже на персоналки. Они тогда говорили, что Windows Server 2012 даже работает стабильнее, чем обычная Windows 7, почти никогда не падает.

В Windows 10/11 стабильность клиентских версий Windows повысили, так что эта проблема уже не так актуальна. Сейчас про «синий экран смерти» мало кто вспоминает (тем более он уже не синий), а раньше BSOD случался чуть ли не ежедневно от банальных причин…

Впрочем, мы отвлеклись.

▍ Официальный клиент

Как уже говорилось — начиная с Windows XP, все версии Windows включают системный компонент службы терминалов mstsc.exe. Вызвать его можно прямо из консоли. Команда mstsc.exe /? выводит справку:

В справке перечислены все допустимые параметры и команды mstsc.exe. Количество параметров зависит от версии операционной системы (см. таблицу выше). Как видим, все команды можно вводить в консоли, то есть работать с клиентом полностью из командной строки. Например:

mstsc /v:192.168.1.1

mstsc /w:1024 /h:768

mstsc /edit D:\RDPfiles\user2.rdp — редактировать параметры удалённого подключения в файле D:\RDPfiles\user2.rdp.

Как понятно из последней команды, все настройки подключения хранятся в файле .rdp, так что их легко переносить с компьютера на компьютер, просто копируя файл.

Если запустить из командной строки mstsc.exe, то откроется окошко с графическим интерфейсом.

В этом GUI доступны все основные параметры запуска, как из командной строки. Хотя в консоли всё-таки свободы больше: например, можно установить произвольный размер окна для удалённого рабочего стола, а не выбирать из ограниченного списка шаблонов.

▍ Свободные реализации

Хотя протокол сугубо проприетарный, существует множество сторонних реализаций клиентов и серверов RDP, которые отличаются от проприетарного оригинала Microsoft. К сожалению, из-за закрытости протокола они реализуют не всю функциональность RDP.

Из интересных проектов можно упомянуть Xrdp — опенсорсный RDP-сервер под Linux. Xrdp обеспечивает графический вход на удалённые машины по RDP и принимает соединения от различных клиентов:

- FreeRDP

- rdesktop

- KRDC

- NeutrinoRDP

- Windows MSTSC (Microsoft Terminal Services Client, он же mstsc.exe), то есть нативный клиент, описанный выше

- Microsoft Remote Desktop (находится в Microsoft Store, отличается от MSTSC).

Многие из них работают на некоторых или всех ОС Windows, Mac OS, iOS и/или Android.

Транспорт RDP по умолчанию шифруется с помощью TLS.

Кроме доступа к удалённому рабочему столу Linux, поддерживается и доступ к удалённым ресурсам, включая двустороннюю передачу клипборда, редирект звука, микрофона и диска (монтирование локальных дисков на удалённый компьютер).

В описании Xrdp упомянуты популярные опенсорсные RDP-клиенты: FreeRDP (macOS, Windows, Linux), rdesktop, KRDC, NeutrinoRDP. Есть десяток GUI-клиентов поверх rdesktop, коммерческий клиент Thincast на базе FreeRDP, а также GTK-клиент Remmina.

▍ Уязвимости

В связи со сложностью проприетарного протокола и внедрением новых функций и закрытым исходным кодом в RDP постоянно находят новые уязвимости. Обычно это критические уязвимости с удалённым исполнением кода. Конечно, RDP притягивает злоумышленников, ведь дыра в нём почти сразу предоставляет полный доступ к удалённому компьютеру. Наверное, и сейчас существуют 0day-уязвимости в RDP, о которых не сообщают общественности, но знающие люди ими пользуются.

В целом же приятно видеть, что проприетарный протокол Microsoft обрастает опенсорсным софтом и библиотеками, так что постепенно интегрируется в открытую экосистему — и выбирается из проприетарного рабства. В рамках новой политики Microsoft по поддержке Open Source можно ожидать, что она и сама когда-нибудь откроет исходный код RDP.

Представьте: вы сидите с ноутбуком под пальмой, а на экране — рабочий стол из офиса. Благодаря RDP (Remote Desktop Protocol) вы можете подключаться к своему компьютеру из любой точки мира — быстро, удобно и безопасно. В этой статье рассказываем, как настроить удалённый доступ, на какие ошибки обратить внимание и как всё сделать правильно с первого раза.

RDP − это проприетарный протокол, разработанный компанией Microsoft, который позволяет через графический интерфейс подключаться к удалённому компьютеру или серверу, работающему на Windows. Данный протокол обеспечивает передачу изображения и звука с одной стороны и управление при помощи сигналов, генерируемых клавиатурой и мышью, с другой. Ключевая задача RDP − поддержка доступа к файлам, каталогам и другим подключённым устройствам, типа принтеров и флеш-накопителей, со стороны обеих рабочих станций, связанных с помощью данного протокола.

Выглядит это следующим образом: пользователь на своём компьютере в определённом приложении указывает адрес удалённой машины, вводит соответствующий логин и пароль, после чего получает на своём мониторе экран удалённого компьютера и управляет им своими мышью и клавиатурой. При этом подключиться к любому компьютеру таким образом вряд ли получится. Подобного рода подключение должно быть разрешено со стороны удалённого узла при помощи определённых настроек.

Как мы уже упомянули выше, RDP является разработкой Microsoft и обеспечивает доступ к удалённым компьютерам, работающим, естественно, на Windows. Нюансы настройки могут отличаться в разных версиях WIndows, но в целом она идентична во всех релизах. Давайте разберём, как можно это сделать на примере сервера, который работает на Windows Server 2022.

Итак, во-первых, машина, которой вы хотите управлять, должна быть доступна по сети с компьютера, предназначенного для управления удалённым узлом. Связность между рассматриваемыми машинами будет достигнута, если сервер и ваш компьютер будут находиться в одной локальной вычислительной сети, например, в пределах сети офиса или предприятия, или если удалённая рабочая станция будет доступна через интернет, имея при этом собственный «белый» IP-адрес.

Для проверки доступности удалённого узла, как правило, используют утилиту ping. Чтобы воспользоваться ей, узнайте IP-адрес сервера или компьютера, к которому вы планируете подключиться, затем на своей рабочей станции нажмите комбинацию клавиш Win-R, введите в открывшееся окошко cmd, нажмите Ok и в командной строке запустите команду ping IP-address. Здесь вместо IP-address необходимо указать IP-адрес удалённой машины. Если она доступна, то вывод команды должен выглядеть примерно как на скриншоте ниже.

Теперь перейдём к нашему серверу, к которому мы хотим подключиться по RDP. Н�� его рабочем столе нажмите комбинацию клавиш Win-X и вы попадёте в так называемое «Меню опытного пользователя» («Power User Menu»), где кликните в пункт «Система». В открывшемся окне «Параметры» выберите пункт «Удалённый рабочий стол» и переведите переключатель «Включить удалённый рабочий стол» в положение «Вкл». В принципе, на этом − всё, можно переходить к компьютеру, с которого мы будем подключаться к удалённому рабочему столу.

В Windows-системах есть встроенное клиентское приложение для подключения к удалённому рабочему столу. Чтобы запустить его, нажмите WIn-R, в открывшейся строке введите mstsc и нажмите Enter. Далее в окне подключения укажите IP-адрес удалённой машины, нажмите «Подключить», затем введите имя и пароль пользователя, и в итоге перед вами откроется рабочий стол вашего сервера.

При этом если кликнуть по стрелочке, раскрывающей дополнительные параметры подключения («Show Options»), можно сделать управление удалённым компьютером более комфортным. Например, во вкладке «Локальные ресурсы» вы можете настроить совместное использование буфера обмена как на локальной, так и на удалённой машине. Там же можно сделать так, чтобы ваш локальный диск отображался среди доступных файловых ресурсов удалённой рабочей станции. Это удобно при необходимости копировать что-либо с локального компьютера на удалённый и наоборот.

При подключении к удалённому рабочему столу могут возникнуть ошибки, мешающие осуществить данный процесс. Например, если учётная запись, с помощью которой вы пытаетесь соединиться с удалённым рабочим столом, не имеет прав для подобного рода подключений, система не допустит входа под именем этого пользователя.

Чтобы это исправить, вернитесь к удалённому серверу, при помощи Win-X перейдите в пункт «Система» и в разделе «Удалённый рабочий стол» кликните «Выберите пользователей, которые могут получить удалённый доступ к этому компьютеру».

Там добавьте в список пользователей учётную запись, с помощью которой вы планируете подключаться к удалённому серверу.

Ещё одной распространённой ошибкой, когда соединение с удалённым узлом никак не может произойти, является отсутствие разрешения на подключение со стороны брандмауэра − межсетевого экрана, защищающего доступ по сети от нежелательных подключений.

В этом случае снова вернитесь к серверу, нажмите Win-X, введите firewall.cpl и кликните ОК. Далее, войдите в «Дополнительные параметры», затем − в «Правила для входящих подключений» и создайте, или найдите и активируйте правила для удалённого рабочего стола.

Таким образом, вы перенесёте подключение по RDP из разряда «нежелательного» в разряд «возможно осуществимого» с точки зрения брандмауэра.

Итак, у вас есть доступ к рабочему столу удалённого компьютера. Как можно это использовать?

Во-первых, вы контролируете удалённую машину, в вашем распоряжении полноценный доступ к графическому интерфейсу Windows. Вы управляете его файлами, папками и приложениями. При наличии полномочий администратора вы контролируете удалённую систему практически полностью. Во-вторых, если удалённый компьютер работает под управлением серверной операционной системы, вы можете осуществлять несколько сеансов RDP одновременно. Ещё у вас есть возможность осуществлять обмен файлами между локальной и удалённой машиной через общий буфер обмена или проброс дисков.

В-третьих, в состав RDP входит ряд механизмов, направленных на защиту данных и предотвращение несанкционированного доступа к удалённой системе. Протокол шифрует весь передаваемый трафик, проверяет подлинность пользователя ещё до установления сессии. Применяя политику безопасности, администратор сервера, в частности, того, на примере которого мы рассматривали настройку подключения, может централизованно настраивать параметры доступа различных пользователей к системе.

Всеми данными преимуществами обладают виртуальные выделенные серверы, работающие на Windows, что позволяет использовать их в качестве узлов, доступ к которым осуществляется именно по RDP. И у этого есть определённые предпосылки, основная из которых это то, что такой сервер доступен в любое время и из любой точки мира, где есть интернет. Поскольку RDP по умолчанию встроен в Windows, и не требует сторонних клиентов, то организация доступа с Windows-компьютера выглядит просто − достаточно IP-адреса удалённого сервера и логина с паролем для подключения к нему. В личном кабинете хостинга RUVDS эти данные находятся на начальной вкладке страницы параметров виртуального сервера.

Более того, на Windows-серверах RUVDS доступ по RDP открыт изначально. Чтобы начать им пользоваться, нужно заказать VPS с любым релизом Windows-системы, и этого будет достаточно.

RDP заслуженно признаётся легкодоступным способом управления компьютером на расстоянии. Применение проток��ла позволяет организовать на удалённом узле централизованный ресурс для совместного использования в качестве, например, файлового сервера или сервера 1С. Главное при этом − грамотно организовать доступ. Всем удачи!