Самые опасные сетевые порты: как найти и закрыть все лазейки

Время на прочтение7 мин

Количество просмотров35K

В прошлом материале, кратком пособии по безопасной работе с сетевыми портами, мы кратко разобрали, как с помощью различных межсетевых экранов защитить инфраструктуру. На самом деле, это не rocket science. Но это то, о чем важно всегда помнить при работе с инфраструктурой — например, при публикации веб-сервисов наружу. Ведь в сети есть темные лошадки, которые требуют особо пристального внимания, — наиболее популярные порты, подверженные эксплуатации уязвимостей.

Привет! Меня зовут Ваня, я ведущий инженер по информационной безопасности в Selectel. В этом материале разберу, какие порты наиболее интересны хактивистам и как быть в курсе актуальных уязвимостей. А в конце поделюсь чек-листом с планом действий при обнаружении открытых портов в своей инфраструктуре. Подробности под катом!

Больше материалов о том, как противостоять угрозам в сфере информационной безопасности и оградить свои системы от атак и взлома — в Security Center.

Используйте навигацию, если не хотите читать текст целиком:

→ Какие порты опасно открывать

→ Как быть в курсе актуальных уязвимостей

→ Чек-лист: что делать при обнаружении открытого порта

→ Заключение

Какие порты опасно открывать

Открытые порты представляют собой «незапертые двери» к потенциально уязвимым сервисам любой сети. Некоторые порты, изначально предназначенные для конкретных служб, могут быть использованы злоумышленниками для взлома. Например, 21/TCP (FTP), 22/TCP (SSH), 23/TCP (Telnet) и 3389/TCP (RDP) — опасные, так как часто подвергаются атакам подбора паролей и эксплуатации уязвимостей.

Для сбора статистики обратимся к данным поисковика Shodan.

Shodan — это поисковая система, которая индексирует устройства, подключенные к

интернету, включая серверы, маршрутизаторы и IoT-устройства. По сути, это непрерывный сканер глобальной сети для поиска доступных IP, портов и служб. При этом само по себе использование поисковика легальное, так как он показывает лишь ту информацию, что находится в интернете в свободном доступе. А вот подключение к конкретному устройству — далеко не всегда, даже если оно не защищено логином и паролем.

Главная страница Shodan.

По данным Shodan некоторые порты открываются чаще других, что может указывать на потенциальные уязвимости. Рассмотрим топ-10 наиболее «распахнутых» интерфейсов и причины их популярности.

1. Порт 22/TCP (SSH). Используется для защищенного удаленного доступа к серверам. Часто подвержен атакам подбора паролей. Рекомендуется использовать ключи SSH вместо паролей для повышения безопасности.

2. Порт 80/TCP (HTTP). Применяется для доступа к веб-страницам. Может быть атакован с помощью XSS, SQL-инъекций и других уязвимостей веб-приложений. Рекомендуем использовать HTTPS для шифрования данных.

3. Порт 443/TCP (HTTPS). Используется для защищенной передачи данных через интернет. Хоть HTTPS и шифрует данные, уязвимости в SSL/TLS могут позволить злоумышленникам их перехватывать. Поэтому крайне важно поддерживать сертификаты и настройки безопасности в актуальном состоянии.

4. Порт 3389/TCP (RDP). Применяется для доступа к службе удаленных рабочих столов в ОС Windows. Часто становится целью атак из-за слабых паролей и уязвимостей данной системы. Рекомендуем ограничивать доступ по IP и использовать многофакторную аутентификацию.

5. Порт 21/TCP (FTP). Используется для передачи файлов. Отправка данных в открытом виде делает FTP уязвимым для перехвата. Рекомендуем использовать FTPS или SFTP для защиты информации.

6. Порт 3306/TCP (MySQL). Применяется для работы с базами данных MySQL. Неконтролируемый доступ к базе данных может привести к утечкам информации. Рекомендуем ограничить доступ к этому порту до авторизованных пользователей.

7. Порт 23/TCP (Telnet). Используется для удаленного доступа и управления устройствами. Как и FTP, Telnet передает данные в открытом виде. Рекомендуем полностью отказаться от Telnet в пользу SSH.

8. Порт 445/TCP (SMB). Применяется для обмена файлами в сетях Windows. Может быть использован для распространения вредоносного ПО. Рекомендуем отключить SMB, если он не нужен, или использовать актуальные версии протокола.

9. Порт 5432/TCP (PostgreSQL). Используется для доступа к базам данных PostgreSQL. Аналогично MySQL, открытый порт может быть использован для атак. Рекомендуем ограничить доступ и использовать надежные пароли.

10. Порт 5900/TCP (VNC). Применяется для удаленного доступа к графическому интерфейсу. Может быть подвержен атакам из-за слабых паролей. Рекомендуем использовать VPN для защищенного доступа.

Актуальные примеры кибератак

В кибератаках часто хактивисты используют уязвимые порты для доступа к системам. Например, в атаках с использованием вредоноса WannaCry использовался 445/TCP (SMB), что привело к масштабным последствиям для организаций по всему миру. Другие примеры включают атаки на серверы, использующие порты 80 и 443 для внедрения вредоносного кода.

Шифровальщики, такие как Ryuk и Cryptolocker, использовали порты 445 и 3389 для распространения вредоносных программ. Эти порты позволяют злоумышленникам получать доступ к системам и шифровать данные. Указанные интерфейсы часто становятся целями для атак, что подтверждается отчетами таких организаций, как McAfee и Kaspersky.

Как быть в курсе актуальных уязвимостей

С потенциально опасными портами познакомились. Но какие уязвимости могут эксплуатировать хактивисты при нелегитимном доступе через данные сетевые интерфейсы? С этим поможет разобраться CVE, который периодически актуализируется.

Common Vulnerabilities and Exposures (CVE) — это база данных организации MITRE, которая собирает информацию об общеизвестных уязвимостях информационной безопасности. Каждой присваивается идентификационный номер вида CVE-год-номер, описание и ряд общедоступных ссылок с описанием.

Главная страница CVE.

Давайте на примере CVE этого года рассмотрим, какие порты использовались для эксплуатации уязвимостей различных систем.

CVE-2024-5035

- Уязвимое устройство: TP-Link Archer C5400X;

- Тип уязвимости: CMD-инъекция.

Важно. Уязвимой является служба rftest, работающая на портах 8888/TCP, 8889/TCP, 8890/TCP.

CVE-2024-44087

- Уязвимая служба: Automation License Manager вендора Siemens;

- Тип уязвимости: DoS.

Важно. Уязвимые службы работают на порту 4410/TCP.

CVE-2024-42505-42507

- Уязвимый протокол: Aruba’s Access Point management protocol в составе Aruba OS от вендора HP;

- Тип уязвимости: CMD-инъекция.

Важно. Доступ к уязвимой службе осуществляется по протоколу 8211/UDP.

CVE-2024-39864

- Уязвимый продукт: Apache CloudStack от вендора Apache Software Foundation;

- Тип уязвимости: RCE.

Важно. При неверной конфигурации CloudStack возможно включение API сервера без авторизации на порту 8096/TCP.

CVE-2024-36346

- Уязвимый продукт: Apache CloudStack от вендора Apache Software Foundation;

- Тип уязвимости: RCE.

Важно. По умолчанию служба кластера CloudStack работает на порту 9090/TCP и выполняет команды без аутентификации.

CVE-2024-37855

- Уязвимое устройство: Nepstech Wifi Router xpon (terminal) NTPL-Xpon1GFEVN с прошивками hardware verstion 1.0 и firmware 2.0.1;

- Тип уязвимости: RCE.

Важно.По умолчанию служба ожидает команды на порту 2345/TCP и без авторизации позволяет выполнить команды.

Как видим, уязвимые службы находятся не на привычных нам стандартных портах, а их доступность после инсталляции сервиса может быть неочевидной.

Чек-лист: что делать при обнаружении открытого порта

Предположим, у вас настроен мониторинг портов или вы используете сторонние сервисы для непрерывного мониторинга вашей инфраструктуры. Что делать, если вам пришло уведомление о новом открытом порту?

1. Проверьте, действительно ли порт должен быть открыт. Если он «висит» распахнутым, но используется вашими службами, закройте. Сокращение числа открытых портов упрощает дальнейший контроль и снижает вероятность эксплуатации уязвимостей.

2. Проанализируйте службы, работающие на порту. Это можно легко сделать с помощью такой команды:

$ sudo netstat -tulpn

Можно увидеть, на каких портах какие службы работают. Само собой, для более быстрого поиска по порту можно грепнуть вывод:

$ sudo netstat -tulpn | grep <номер порта>

Далее с помощью команды можно посмотреть краткое описание выбранного сервиса:

$ whatis <имя службы>

Так можно проанализировать, какие порты относятся к тем или иным службам.

3. Обновите программное обеспечение и системы безопасности.

Свежие обновления или срочные патчи можно найти на сайтах вендоров, а также, например, в описании найденных уязвимостей. Также обычно в базах сканеров уязвимостей есть рекомендации по закрытию конкретной уязвимости.

4. Установите межсетевой экран и настройте его. Есть несколько вариантов связности, как это сделать. Например, можно установить виртуальную машину за облачным межсетевым экраном или отдельной машиной с Usergate VE. Подробнее о типовых безопасных схемах я рассказал в предыдущей статье.

5. Установите дополнительные средства защиты (IDPS/WAF) для защиты службы. К слову, мы с коллегами выпустили в Академии Selectel текст про погружение в работу с WAF — если вы новичок, может пригодиться. А вот с IDSP куда интереснее. Есть несколько решений, который можно использовать, и у каждого — свои особенности в настройке. Подробнее о популярных IDPS-системах рассказали в отдельной статье.

6. Проведите внутренний аудит безопасности. Проще всего это можно сделать с помощью заранее настроенной SIEM-системы. Если вы не знакомы с данным видом средств защиты информации, читайте статью моего ex-коллеги Андрея Салиты. Если коротко: SIEM-системы не блокируют инциденты напрямую, но оперативно информируют о сбоях и нарушениях в работе программных и аппаратных ресурсов системы.

SIEM анализируют программные логи. Данные в логах система сопоставляет между собой, что позволяет выявлять сложные замаскированные атаки. На их основании специалисты могут принять меры по устранению уязвимостей.

7. Оповестите ответственных лиц о выявленной уязвимости. Все замыкается на людях, поэтому важно поставить в известность профильных специалистов, чтобы они устранили уязвимости в вашей инфраструктуре.

Заключение

Открытый порт — это не только потенциальная уязвимость, но и маяк, который напоминает, что вашим сервисом могут интересоваться здесь и сейчас. И далеко не всегда это делают из добрых намерений.

Не забывайте контролировать процесс публикации открытых портов и разрабатывать внутренние инструкции на случай, если двери вдруг распахнуться. Тогда инфраструктуре не будут страшны нежданные гости.

Приглашаем 10 октября на Selectel Tech Day

Расскажем о новинках на рынке и обновлениях в наших продуктах. Вас ждут доклады, нетворкинг, мастер-классы и вечерняя программа. Участие бесплатное, но нужно зарегистрироваться.

arrow-right

Created with Sketch.

Андрей Мареев

1 386

В избр.

Сохранено

Читайте, как открыть или закрыть порты на компьютере или ноутбуке с Windows 10, 8 или 7. Как проверить открыт ли нужный порт, как посмотреть состояние всех портов, и как узнать какой порт использует конкретная программа.

Мнение автора может не совпадать с мнением редакции

Введение

Операционная система «Windows 10», управляющая компьютерными устройствами и следящая за корректным исполнением всех запушенных процессов, обладает мощной встроенной службой комплексной защиты «Защитник Windows». Одним из элементов предустановленной службы, оберегающем пользователей от множественных разнообразных сетевых угроз в «Интернете» (как от входящего потока данных, так и от разнообразных локальных приложений, пытающихся получить несанкционированный доступ), является «Брандмауэр Windows». Защитный инструмент ограничивает доступ для всех объектов, кроме разрешенных. И если пользователю необходимо разрешить сетевую передачу данных без ограничения брандмауэром, то потребуется соответствующим образом открыть в настройках порт.

Это одно их важных условий создания устойчивого соединения, ведь когда устройство подключается к другому устройству в сети (включая сеть «Интернет»), оно указывает номер порта, что позволяет принимающему устройству корректно обрабатывать передачу данных. Если «IP-адрес» выступает сетевым идентификатором устройства и показывает конкретное местоположение устройства, то номер порта позволяет принимающему устройству определить, какая программа настроена на получение входящего информационного потока.

По умолчанию, большая часть входящих нежелательных сетевых пакетов данных из «Интернета» блокируется «Брандмауэром Windows». Но если пользователи увлекаются играми и планируют создать собственный игровой сервер или регулярно и на постоянной основе пользуются файлообменниками (например, торрентами), то для успешного исполнения намеченных действий необходимо открыть порт, чтобы пропустить требуемую информационную пакетную передачу данных без блокировки брандмауэром.

Примечание. В данной статье показано, как открыть порт в брандмауэре конкретного компьютера, чтобы разрешить сетевую передачу. Если доступ в «Интернет» происходит через маршрутизатор (один из самых распространенных способов), также будет необходимо разрешить пропуск данных и в маршрутизаторе путем установления соответствующей переадресации.

Как открыть порт в «Windows 10»?

Выполнить непосредственную процедуру по открытию порта в операционной системе «Windows 10» можно в соответствующем мониторе брандмауэра с привилегированным режимом повышенной безопасности. Открыть необходимый раздел приложения можно разными способами. Но в нашей статье мы остановимся лишь на двух возможных вариантах.

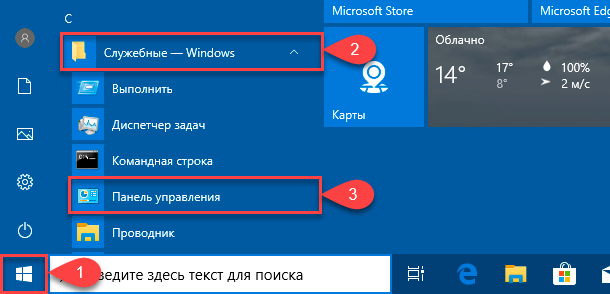

Нажмите на «Панели задач» в нижнем левом углу рабочего стола на кнопку «Пуск» и откройте главное пользовательское меню «Windows». В основном перечне установленных приложений и системных служб, используя колесо управления манипулятора (компьютерной мыши) или задействуя бегунок полосы прокрутки, перемещайтесь по списку, отыщите и откройте раздел «Служебные-Windows». Во вложенной всплывающей вкладке выберите, из доступных вариантов, раздел «Панель управления», которая содержит все основные служебные инструменты управления настройками операционной системой.

атем, в открывшемся окне элементов управления, выберите из списка предложенных инструментов раздел «Брандмауэр Защитника Windows».

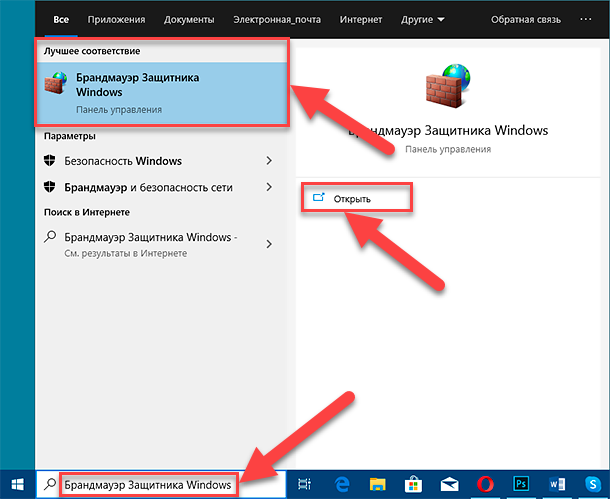

Или введите в строку поискового запроса, расположенную на «Панели задач» в нижнем левом углу экрана рядом с кнопкой «Пуск», фразу «Брандмауэр Защитника Windows». В поисковой панели в разделе «Лучшее соответствие» будет представлен искомый инструмент. Щелкните его левой кнопкой мыши или в правом боковом меню управления нажмите на кнопку «Открыть», и искомое приложение будет запущено.

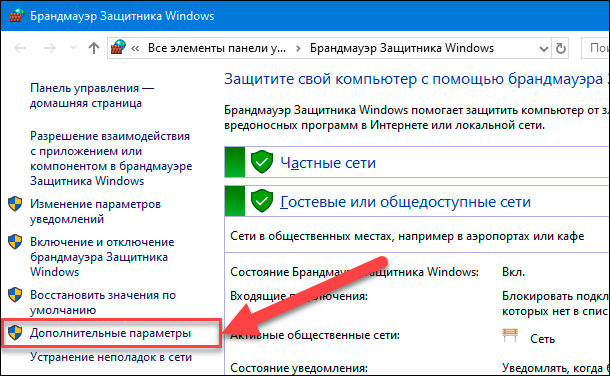

В новом окне панели управления системой, ответственном за надлежащую организацию защиты компьютера от злоумышленников и вредоносных программ в «Интернете» или локальной сети, нажмите на текстовую ссылку «Дополнительные параметры», расположенную в левом боковом меню.

Пользователи смогут открыть окно «Монитор брандмауэра Защитника Windows в режиме повышенной безопасности», регулирующий политики режимов защиты компьютерных устройств, функционирующих под управлением операционной системы «Windows 10».

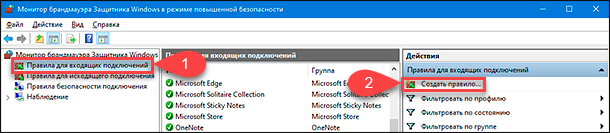

Выберите в левой боковой панели окна раздел «Правила для входящих подключений», полный список которых будет мгновенно отображен в центральной панели окна. А затем нажмите в правой боковой панели раздел «Создать правило».

Если возникла необходимость создать правило для исходящего потока информационных данных, то в левой боковой панели вместо раздела «Правила для входящих подключений» выберите вариант «Правила для исходящего подключения». Большинство приложений довольно хорошо умеют создавать свои собственные исходящие правила при первоначальной установке, но иногда пользователи могут столкнуться с ситуацией, когда необходимо выполнить открытие порта для исходящего потока самостоятельно вручную.

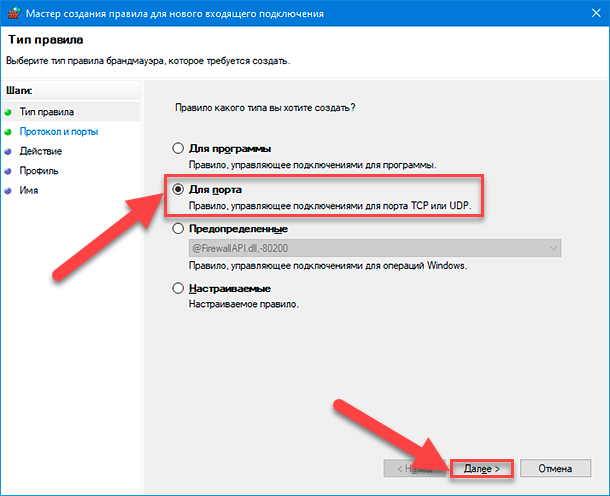

В новом окне «Мастер создания правила для нового входящего подключения» на странице «Тип правила» выберите раздел «Для порта», установив в соответствующей ячейке индикатор выбора (точку), и нажмите на кнопку «Далее».

На следующей странице пользователям необходимо выбрать, будет ли открываемый порт использовать протокол управления передачей «TCP» (основной распространенный протокол управления потоковой передачей данных) или протокол пользовательских датаграмм «UDP» (значимый элемент набора сетевых протоколов, использующий датаграммный, в виде отдельных сообщений, интерфейс обмена данными). К сожалению, точно указать, какой конкретно протокол использовать мы не можем, потому что различные приложения используют разные протоколы, индивидуальные для каждой программы. Номера портов могут варьироваться от «0» до «65535», причем порты до «1023» зарезервированы для привилегированных услуг. Пользователи могут найти неофициальный список большинства, доступных для использования, портов формата «TCP» и «UDP» на соответствующей странице «Википедии» с указанием возможного зарезервированного приложения. Если не удалось определить конкретный протокол, который будет использоваться для приложения, можно создать два новых правила для входящих подключений — одно для протокола «TCP» и второе, соответственно, для «UDP».

Выберите параметр «Определенные локальные порты», установив в связанной ячейке индикатор выбора (точку), а затем введите номер порта в соответствующее поле. Если планируется открыть более одного порта, можно разделить их запятыми, а для диапазона портов необходимо использовать дефис («-»). Потом нажмите на кнопку «Далее» для продолжения.

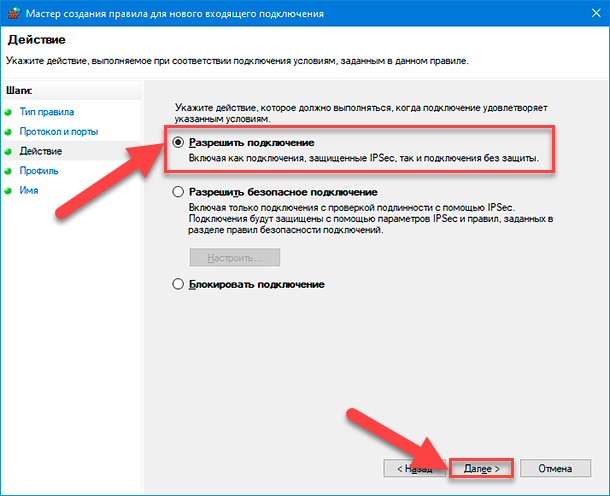

На следующей странице установите индикатор выбора (точку) в ячейке раздела «Разрешить подключение», а затем нажмите кнопку «Далее».

Примечание. В данном руководстве мы будем использовать параметр «Разрешить подключение», поскольку доверяем соединению, для которого создаем правило. Если присутствуют определенные опасения, то можно выбрать вариант правила «Разрешить безопасное подключение», которое осуществляет проверку подлинности и использует параметры безопасности «IPSec» для аутентификации соединения. Однако данный параметр многие приложения могут не поддерживать. Поэтому, если при выборе более безопасного варианта приложение не сможет осуществлять подключение, всегда можно вернуться и перейти на менее защищенный вариант.

На следующей странице укажите профили, к которым будет применено выбранное правило, установив рядом с каждым подходящим вариантом индикатор выбора («галочку») в соответствующей ячейке, и нажмите на кнопку «Далее» в подтверждение своего решения. На выбор пользователям представлено три возможных профиля, и можно отметить как один, так и все из следующих видов:

- Доменный: когда персональный компьютер подключен к контроллеру домена, операционная система «Windows» может аутентифицировать доступ к домену.

- Частный: персональный компьютер подключен к частной сети, например, к «Домашней сети» или сети, которой вы доверяете.

- Публичный: применяется в случае, когда персональный компьютер подключен к открытой общественной сети, например, в кафе, аэропорту или библиотеке, где любой может присоединиться, и безопасность вам неизвестна.

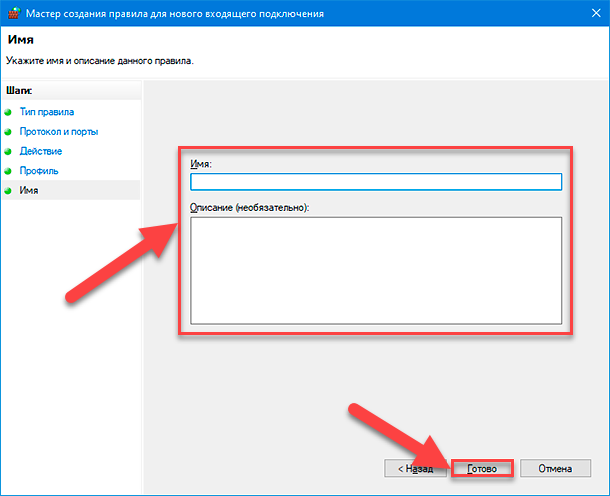

В заключительном окне присвойте новому правилу имя и дополнительно укажите, при желании, более подробное описание. Затем по окончанию, нажмите на кнопку «Готово», и правило с заданными параметрами будет создано.

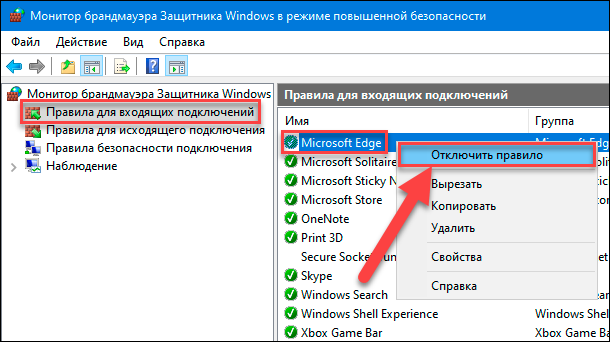

В случае необходимости, пользователи могут отключить созданное или любое из доступных правил в любой момент. Отыщите требуемое правило в центральной панели главного окна, предварительно отметив раздел «Правила для входящих подключений» или «Правила для исходящего подключения» в левой боковой панели, щелкните его название правой кнопкой мыши и, во всплывающем контекстном меню, выберите из вариантов доступных действий раздел «Отключить правило», и команда будет исполнена незамедлительно.

На этом процедура по открытию порта в операционной системе «Windows 10» окончена.

Более подробно ознакомиться с возможными способами открытия или закрытия портов на персональном настольном компьютере или ноутбуке под управлением операционной системы «Windows 10» (и более ранних версий исполнения), методами проверки состояния всех доступных портов и порядком получения сведений об использовании портов каждой конкретной программой можно на нашем видеоканале в руководстве: «Как открыть, закрыть порты, узнать какие порты открыты на ПК с Windows 10, 8, 7 или роутере в 2019».

Полную версию статьи со всеми дополнительными видео уроками читайте в нашем блоге…

Блог проекта

Расскажите историю о создании или развитии проекта, поиске команды, проблемах и решениях

Написать

Личный блог

Продвигайте свои услуги или личный бренд через интересные кейсы и статьи

Написать

Open ports in Windows 10 are often deemed dangerous because hackers can exploit them if the service or application the ports are associated with are unpatched or lack basic security protocols. Therefore, it is recommended to close any listening network ports that your system isn’t using.

Let us brief you on what ports are and why they can be dangerous.

Table of Contents

What are network ports?

Network ports are used by Windows services and applications to send and receive data over the network. If you wonder if this is what the IP address is used for, then you are absolutely correct. However, a unique IP address defines the path to a specific device, whereas a port defines what application or service on that particular device to send that information to.

Just like the IP addresses, a port is also unique within its ecosystem. Meaning, the same port cannot be used by two different services/applications. Therefore, both of these unique identifiers, the IP address, and the port number, are used to send and receive information from a computer.

A port number can be found suffixed to an IP address, as in the example below:

xxx.xxx.xxx.xxx:80

Here, the numbers followed by the colon denote the port number. Below are a few ports used by certain services and applications by default:

- FTP – 21

- SSH – 22

- Telnet – 23

- SMTP – 25

- DNS – 53

- DHCP – 67 & 68

- HTTP – 80 & 8080

- HTTPS – 443

- SNMP – 161

- RDP – 3389

A single IP address can have 65535 TCP and 65535 UDP ports in total.

Are open network ports dangerous?

Not all ports that are listening are dangerous. Sometimes an application opens the ports automatically without informing the users. If the application is poorly constructed and the security protocols lack the basic infrastructure, an attacker might exploit those and infiltrate your PC.

An open networking port is not always dangerous, but it is always better to keep your guard up and close any ports that are not required.

2 ways to check which ports are open/listening in Windows 10

You can figure out which ports are currently open on your computer, even if the installed applications did not inform you that they are using them. Here are 2 ways to check which ports are open and which service/application uses them on your local computer before you proceed to block them.

Here is a guide to check if a remote network port is open.

Determine open ports with process name using Command Prompt

Some applications give out the name of the application/service associated with a port number. You can use the below-given command in Command Prompt to determine which ports are open and what are the names of the associated applications.

- Open Command Prompt with administrative privileges.

- Enter the following command:

netstat -ab - Command Prompt will now display the output of open network ports with their associated application/service names, as in the image below:

Since the IP address assigned to our computer is 10.0.0.31, it displays different ports used by various applications suffixed to the IP address. However, as you may notice, some of the names of the services and applications are unidentifiable. For that, we shall adopt the second method.

Determine open ports with process ID using Command Prompt

In this approach, we shall be comparing the process IDs of the running applications and services associated with the ports and then determining the name of the process using the Task Manager. Here is how to do so:

- Open Command Prompt with administrative privileges.

- Enter the following command:

netstat -aon - Command Prompt will now display a list of TCP and UDP ports currently listening on your computer. Note the associated PIDs to compare from the Task Manager.

- Now open the Task Manager by right-clicking on the Taskbar and clicking on Task Manager. Or, you may use the Ctrl + Shift + Esc shortcut keys.

- Now switch to the Details tab within the Task Manager and match the PID with the associated name of the process/application.

Now you have sufficient information on the ports you would like to close, if any. Proceed to the next step to block/close any listening ports on your computer.

How to close an open port

If you have found a port that you are no longer using or are not sure if it is secure to keep open, you should preferably block it. If you wish to close an open port, you can do so with Windows Firewall or Windows Defender in case of Windows 10.

- Open the Windows Firewall by going to Start –> Control Panel –> Windows Firewall. If you are using Windows 10, you can open the Windows Defender Firewall by going to Run –> firewall.cpl.

- From the left side menu, click on Advanced settings.

- From the right side menu of the new window, select Inbound Rules.

- Then click New rule in the right pane.

- On the Rule type screen in New inbound rule wizard, select Port and then click Next.

- On the next screen, select the type of port as determined through the Command Prompt earlier, and then enter the port number you want to close in front of Specific local ports. Click Next when done.

- On the next screen, select Block the connection and then click Next.

- On the Profile screen, select All Profiles and click Next.

- Now set a name for the rule and click Finish.

You have now successfully disabled the port. You can repeat the steps to block additional ports or delete this one by navigating to the Inbound rules and removing the respective rules.

How to quickly close ports using Command Prompt

A couple of commands can be used to identify the processes that have opened the ports and then close the ports by killing the process.

- Open Command Prompt and run the command: netstat -a -o -n. This will show all the open ports in your system along with their current state and the process ID that have opened the ports.

- If you want to find a specific port, you should run the command: netstat -a -o -n | findstr “993”. Replace 993 with the port number you want to find.

- The last column on the list is the Process ID or PID number. Killing the process will automatically close the listening port. To kill the process, run the command: taskkill /pid 993.

Please note that this is a quick and temporary way of closing the port using the command prompt. If you want to permanently block the port from opening again, you should follow the first method given above.

How to block network ports in Windows Firewall using Command Prompt

Block port in Windows Firewall using command line

You can also permanently block ports in Windows Defender Firewall using the Command Prompt.

To create a block port rule in Windows Firewall, run the following command in Command Prompt:

netsh advfirewall firewall add rule name="Rule Name" protocol=TCP dir=out remoteport=993 action=block

Replace Rule Name with your own rule name, for example, since I’m blocking IMAP port, I’ll name the rule as Block IMAP. Replace TCP with either RCP or UDP, whichever port you want to block. Replace 993 with the actual port number you want to block.

Unblock/Open port in Windows Firewall using command line

To open the port again, simply run the following command in CMD:

netsh advfirewall firewall delete rule name="Rule Name"

Replace Rule Name with the actual rule name, Block IMAP in my case. This will delete the rule that we created above.

Closing words

Listening ports are not always dangerous, as it is very much dependent on what application/service it is open through. Nonetheless, it is still important not to give the attacker any chance to exploit your system’s vulnerabilities and wise to close any ports that are not being used.

Как закрыть порты?

08.08.2009

348655

Поделиться

Класснуть

Поделиться

Твитнуть

Пройдя наш тест «безопасность вашего компьютера»

вы обнаружили, что ваша система имеет один или несколько открытых портов и незнаете как их закрыть? Не беда, мы постараемся вам помочь.

Как можно закрыть порты?

Первый и самый простой вариант — это завершить работу программ или служб, которые используют эти порты (можно сказать

открывают). В первую очередь это порты 135-139, 445, Это можно сделать вручную, что требует определенных знаний и навыков. Чтобы немного

упростить вам эту задачу мы рекомендуем использовать небольшую программку

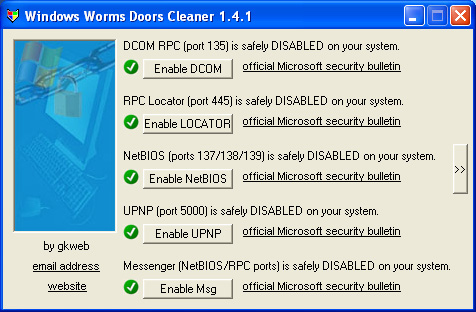

Windows Worms Doors Cleaner, объемом всего 50 kB. Скачав ее и запустив, вы увидите

следующее окошко

Вам останется только нажать кнопки с надписью Disable и Close, после чего перезагрузить компьютер. В итоге все индикаторы должны быть

зеленого цвета. Это будет означать, что порты 135-139, 445 и 5000 закрыты.

Эта методитка поможет закрыть вам всего несколько

портов и ни в коем случае не заменит установку Firewall

Второй вариант — это установка программы Firewall и создание правил для закрытия портов. Выбрать фаерволл и узнать как его установить вы можете,

почитав наши руководства в разделе «Статьи».

А теперь небольшой инструктаж по созданию правил для закрытия портов в различных фаерволах. Для закрытия определенного порта вам нужно выбрать

используемый вами Firewall из списка ниже и повторить действия, указанные в руководстве, изменив всего лишь одну деталь, это номер порта.

Инструкции составлены для самых активно используемых на данный момент фаерволов. Возможно в будущем мы будем пополнять архив, если в этом будет

необходимость.

Поделиться

Класснуть

Поделиться

Твитнуть