Если вам требуется, чтобы к компьютеру или ноутбуку с Windows 10, 8.1 или Windows 7 никто не мог подключить USB-накопители, вы можете запретить использование флешек, карт памяти и жестких дисков используя встроенные средства системы. Мышки, клавиатуры и другая периферия, не являющаяся хранилищем, продолжит работать.

В этой инструкции о том, как заблокировать использование USB флешек и других съемных накопителей с помощью редактора локальной групповой политики или редактора реестра. Также в разделе с дополнительной информацией о блокировке доступа через USB к устройствам MTP и PTP (камера, Android телефон, плеер). Во всех случаях для выполнения описываемых действий вы должны иметь права администратора в Windows. См. также: Запреты и блокировки в Windows, Как поставить пароль на флешку в BitLocker.

Запрет подключения USB флешек с помощью редактора локальной групповой политики

Первый способ более простой и предполагает использование встроенной утилиты «Редактор локальной групповой политики». Следует учитывать, что эта системная утилита недоступна в Домашней редакции Windows (если у вас такая версия ОС, используйте следующий способ).

Шаги по блокировке использования USB накопителей будут следующими:

- Нажмите клавиши Win+R на клавиатуре, введите gpedit.msc и нажмите Enter, откроется редактор локальной групповой политики.

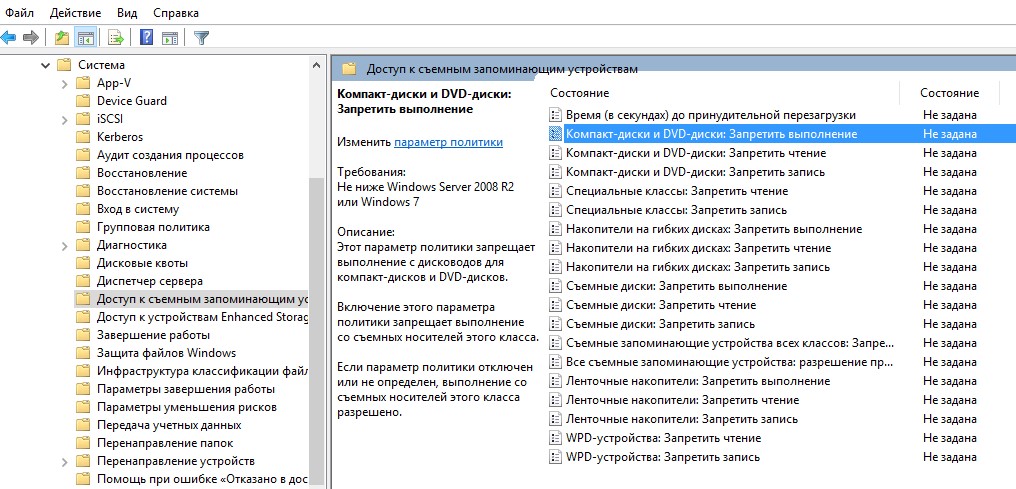

- Если требуется запретить использование USB накопителей для всех пользователей компьютера, перейдите к разделу Конфигурация компьютера — Административные шаблоны — Система — Доступ к съемным запоминающим устройствам. Если требуется заблокировать доступ только для текущего пользователя, откройте аналогичный раздел в «Конфигурация пользователя».

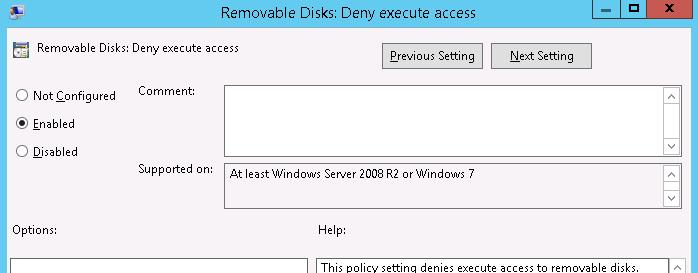

- Обратите внимание на пункты «Съемные диски: Запретить выполнение», «Съемные диски: Запретить запись», «Съемные диски: Запретить чтение». Все они отвечают за блокировку доступа к USB-накопителям. При этом запрет чтения запрещает не только просмотр содержимого флешки или копирование с неё, но и остальные операции (на накопитель нельзя будет что-либо записать, запуск программ с него также не будет выполняться).

- Для того, чтобы, например, запретить чтение с USB накопителя, дважды нажмите по параметру «Съемные диски: Запретить чтение», установите значение «Включено» и примените настройки. Выполните то же самое для других требующихся вам пунктов.

На этом процесс будет завершен, а доступ к USB заблокирован. Перезагрузка компьютера не требуется, однако, если на момент включения ограничений накопитель уже был подключен, изменения для него вступят в силу только после отключения и повторного подключения.

Как заблокировать использование USB флешки и других съемных накопителей с помощью редактора реестра

Если на вашем компьютере отсутствует редактор локальной групповой политики, ту же блокировку можно выполнить и с помощью редактора реестра:

- Нажмите клавиши Win+R на клавиатуре, введите regedit и нажмите Enter.

- В редакторе реестра перейдите к одному из разделов: первый — для запрета использования USB накопителей для всех пользователей. Второй — только для текущего пользователя

HKEY_LOCAL_MACHINE\SOFTWARE\Policies\Microsoft\Windows HKEY_CURRENT_USER\SOFTWARE\Policies\Microsoft\Windows

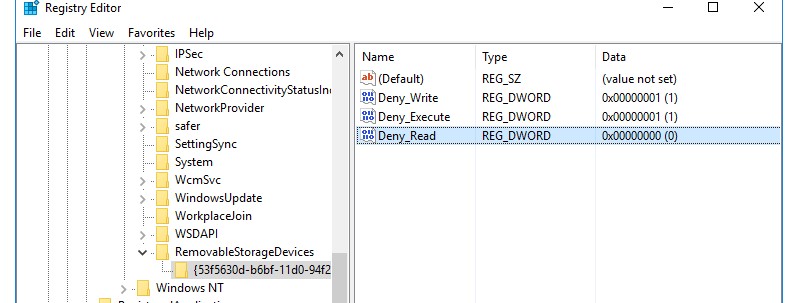

- Создайте подраздел RemovableStorageDevices, а в нем — подраздел с именем {53f5630d-b6bf-11d0-94f2-00a0c91efb8b}

- В этом подразделе создайте нужные параметры DWORD32 (даже для Windows x64) — с именем Deny_Read для запрета чтения и других операций, Deny_Execute — для запрета выполнения, Deny_Write — для запрета записи на USB накопитель.

- Установите значение 1 для созданных параметров.

Запрет использования USB флешек и других съемных накопителей вступит в силу сразу после внесения изменения (если на момент блокировки накопитель уже был подключен к компьютеру или ноутбуку, он будет доступен до отключения и повторного подключения).

Дополнительная информация

Некоторые дополнительные нюансы блокировки доступа к USB накопителям, которые могут оказаться полезными:

- Описанные выше способы работают для съемных USB флешек и дисков, однако не работают для устройств, подключенных по протоколу MTP и PTP (например, хранилище Android телефона продолжит быть доступным). Для отключения доступа по этим протоколам, в редакторе локальной групповой политики в том же разделе используйте параметры «WPD-устройства» для запрета чтения и записи. В редакторе реестра это будет выглядеть как подразделы {53f5630d-b6bf-11d0-94f2-00a0c91efb8b}, {6AC27878-A6FA-4155-BA85-F98F491D4F33} и {F33FDC04-D1AC-4E8E-9A30-19BBD4B108AE} в политиках RemovableStorageDevices (как описывалось выше) с параметрами Deny_Read и/или Deny_Write.

- Для того, чтобы в дальнейшем вновь включить возможность использования USB накопителей, просто удалите созданные параметры из реестра или установите «Выключено» в измененных ранее политиках доступа к съемным запоминающим устройствам.

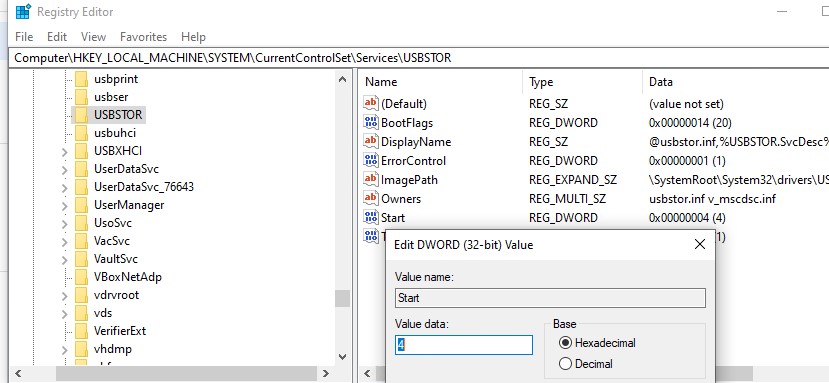

- Еще один способ блокировки USB накопителей — отключение соответствующей службы: в разделе реестра

HKEY_LOCAL_MACHINE\SYSTEM\CurrentControlSet\Services\USBSTOR

измените значение Start на 4 и перезагрузите компьютер. При использовании этого способа подключенные флешки даже не будут появляться в проводнике.

Помимо встроенных средств системы, есть сторонние программы для блокировки подключения различного рода USB устройств к компьютеру, в том числе и продвинутые инструменты наподобие USB-Lock-RP.

В предыдущей статье я написал как неопытному пользователю отключить USB-порты порты по средствам групповых политик. Однако я забыл о том что разные версии OS Windows 7 содержат разные функции.

Прошу заметить я не говорю о том чтобы ставить дополнительный бесплатный софт, так как по опыту знаю, что закрывая дырку бесплатным ПО рискуешь открыть еще пять. Я предлагаю воспользоватся встроенными функциями ОС.

По опыту знаю что для экономии маленькие фирмы ставят такие версии «Home Basic» или «Home Premium» на машины персонала (ну это только ставят если фирма пытается работать легально и не хочет штрафа за нелегальное ПО. А те фирмы которые не боятся проверок то ставят все пиратское ПО и не мучаются )) ).

А на версиях «Home Basic» и «Home Premium» нет оснасток присущим старшим братьям. И закрыть порты по средствам групповых политик не получится. Поэтому нам нужно закрыть доступ непосредственно к исполнительным файлам которые запускают инициализацию устройств подключаемых к USB-портам.

Допустим, что на машине есть 3 пользователя, «Оператор», «Менеджер» и «Администратор» в группах Администраторы и Пользователи

Нужно сделать так чтобы флешкой мог воспользоватся, только пользователь под учетной записью «Администратор».

Включаем комп, заходим под учетной записью администратора, открываем проводник и пишем «%SystemRoot%\inf\» (здесь и далее по тексту копировать без кавычек).

Далее в поиске пишем «USB»

Выведет приблизительно 18 элементов. (зависит какая система стоит, версия ОС, установленные доп драйвера для USB)

Нам нужно по сути только 8 файлов.

usb.inf

usbstor.inf

usbport.inf

winusb.inf

usb.PNF

usbstor.PNF

usbport.PNF

winusb.PNF

Потом нам нужно закрыть доступ к этим файлам другим пользователям. Нажимаем правой кнопкой на файле «usbstor.inf» -> «свойства»

Переходим на вкладку «безопасность», и нажимаем кнопку «изменить»

Потом выбираем пользователей которых нам нужно отключить. У нас это «Оператор», «Менеджер» и «Система». Если нам нужно отключить всем учетным записям которые относятся к группе «Пользователи» (это «Оператор» и «Менеджер») то просто ставим запрет группе. Если только конкретному, допустим «Оператору», то выбираем конкретно эту учетную запись.

Внимание учетной записи «Система» тоже нужно выставить запрет на использование файла.

Потом выставляем запрет на использование, переключаемся на другого пользователя и тоже выставляем запреты. Когда нужные пользователи будут отключены (у меня это только «система» и «пользователи»)

жмакаем кнопку «Ок»

Будет предупреждение о том что это приведет к тому, что доступ к файлу будет недоступен и всякое такое (если есть желание можете почитать), жмакаем снова кнопку «Ок».

Снова читаем сообщение о том что точно ли мы хотим это сделать, (если есть желание можете почитать), жмакаем снова кнопку «Ок».

И такую процедуру повторяем для следующих 7 файлов.

usb.inf

usbport.inf

winusb.inf

usb.PNF

usbstor.PNF

usbport.PNF

winusb.PNF

Если это только установленная ОС то все в порядке и по идее доступ к флешке выбранным пользователям будет недоступен. Однако если к этой системе уже были подключены флешки теми пользователями которым нужно было отключить доступ к флешкам, то понадобится изменить ключ в реестре.

жмем пуск -> пишем regedit -> открываем реестр

Открываем папку «USBSTOR»

[HKEY_LOCAL_MACHINE\SYSTEM\CurrentControlSet\Services\USBSTOR]

и меняем значение параметра «Start» на 4

Запрет и разрешение использования USB накопителей.

Политика безопасности предприятия может требовать ограничений по использованию USB устройств.

Причин такой необходимости две: защита служебной информации (от разглашения/растаскивания) и защита ОС от вирусных опасностей (по большей части).

Из всех найденных не долгим поиском методов в моём случае не подошёл ни один

Даже вариант с ограничением прав для пользователей в реестре не дал результата (удалил даже права для системы и администратора — т.е. все права полностью для всех — не помогло ).

В итоге комбинировал свой вариант (сборка из двух разных).

В моём случае обычный пользователь не имеет никаких привелегий в системе (прям мечта!) и разумеется потребовался максимальный функционал — т.е. использование определённых (зарегистрированных) носителей на отдельных ПК.

Для этого используем всего две процедуры (действия):

- Удаляем из реестра информацию о всех использованных (зарегистрированных в реестре) запоминающих устройствах USB любым удобным методом (на Ваш вкус).

Мне быстрее и проще всего оказалось воспользоваться простенькой утилитой После чего удаляем из системы файлы %Windows%\inf\Usbstor.pnf и Usbstor.inf . - В дальнейшем, при необходимости добавить (зарегистрировать) запоминающее устройство добавляем указанные файлы в систему, затем подключаем (переподключаем) USB накопитель и он полноценно определяется (регистрируется) в системе. После регистрации в системе опять удаляем указанные файлы, что вновь блокирует любые попытки определить системой новый USB накопитель.

В случае, когда права в ОС распределены и «обычная» работа выполняется пользователем с ограниченными правами данный метод полностью блокирует возможность подключить к ОС не зарегистрированный (системным администратором) «Флешки».

Удаление и добавление файлов Usbstor.pnf и Usbstor.inf можно осуществлять с помощью файлов .bat примерно следующего вида:

удаление

del /f /s /q C:\WINDOWS\inf\usbstor.inf C:\WINDOWS\inf\usbstor.PNF

восстановить (при условии, что файлы лежат рядом с bat-файлом)

xcopy «.\usbstor.inf» «C:\WINDOWS\inf\»

xcopy «.\usbstor.PNF» «C:\WINDOWS\inf\»

Внимание! Для Windows 7 и выше все .bat файлы нужно запускать от имени администратора («Запустить от имени администратора» в контекстном меню).

Ниже приведены другие способы ограничения доступа к данным устройствам (у меня по отдельности не сработали).

Управление компьютером->диспетчер устройств->контроллеры универсальной последовательной шины USB->(корневые USB концентраторы) -> «применение устройства: [отключено]

Например, если принтер подключен к какому-либо концентратору, то его можно не отключать.

примечание 1. Диспетчер устройств можно запустить из командной строки start devmgmt.msc.

примечание 2. Интересное свойство диспетчера устройств из консоли выполнить две команды:

set devmgr_show_nonpresent_devices=1

start devmgmt.msc

Тогда в Диспетчере устройств отобразятся скрытые устройства.

Если не требуется USB — отключение контролеров USB.

Запретить использование всем, кроме избранных через «Управление компьютером -> Запоминающие устройства -> СъемныеЗУ -> Свойства -> Безопасность.

Недостаток

Здесь есть некие подводные камни, например, запрет на использование группе USER. Но администратор может входить в группу USER.

Впрочем, это равносильно изменению параметра

HKLM\SYSTEM\CurrentControlSet\Services\USBSTOR «Start»

«Start»=dword:00000004 — запретить;

«Start»=dword:00000003 — разрешить.

примечание. Запустить службу можно из командной строки

net start «Съемные ЗУ»

Идем в папку %Windows%\inf (папка имеет атрибут hidden) , в ней есть два файла — Usbstor.pnf и Usbstor.inf.

Запрещаем доступ к этим файлам, кроме группы администраторов или конкретного пользователя.

Более подробно это описано у Microsoft

Зачем запрещать USB совсем, когда можно запретить только запись?

HKLM\SYSTEM\CurrentControlSet\control\StorageDevicePolicies.

Параметр WriteProtect, скорей всего его нет. Тогда его нужно создать с типом dword и присвоить значение 1.

И не забыть перегрузить компьютер. Чтобы восстановить — присвоить значение 0.

Источник — http://slasoft.kharkov.ua/article/usb_dev

Итак, по шагам (разумеется, нужно обладать правами локального администратора):

- Win+R (аналог Пуск -> Выполнить), regedit.

- [HKEY_LOCAL_MACHINE\SYSTEM\CurrentControlSet\Enum\USBSTOR]. Этот ключ хранит информацию о всех когда-либо подключенных USB-носителях.

- Даем себе полный доступ на USBSTOR (правая клавиша мыши -> Разрешения, отметить пункт Полный доступ у группы ВСЕ).

- Удаляем все содержимое USBSTOR.

- Подключаем одобренную фэшку, убеждаемся в том, что она определилась. Внутри USBSTOR должен появиться ключ типа Disk&Ven_JetFlash&Prod_TS4GJF185&Rev_8.07 (F5 для обновления списка).

- Опять ПКМ на USBSTOR, Разрешения. Убираем Полный доступ у группы ВСЕ, право на чтение оставляем.

- Те же самые права нужно назначить пользователю SYSTEM, но напрямую это сделать не получится. Сначала нужно нажать кнопку Дополнительно, убрать галку Наследовать от родительского обьекта…, в появившемся окне Безопасность сказать Копировать. После очередного нажатия на ОК права пользователя SYSTEM станут доступны для изменения.

- Для закрепления эффекта нажимаем кнопку Дополнительно еще раз и отмечаем пункт Заменить разрешения для всех дочерних объектов… Подтверждаем выполнение.

Чего же мы добились в итоге?Разрешенная флешка подключается и отключается без проблем. При попытке же несанкционированного подключения Windows определит устройство, но установить его не сможет, ругнувшись следующим образом:

Причем, в USBSTOR’е будет создан новый ключ, который недвусмысленно укажет на попытку подключения неодобренного USB-накопителя.

Источник — http://habrahabr.ru/blogs/subconsciousness/52553/

При подключении нового USB устройства к компьютеру, Windows автоматически определяет устройство и устанавливает подходящий драйвер. В результате пользователь практически сразу может использовать подключенное USB устройство или накопитель. Если политика безопасности вашей организации предполагает запрет использования переносных USB накопителей (флешки, USB HDD, SD-карты и т.п), вы можете заблокировать такое поведение. В этой статье мы покажем, как заблокировать использование внешних USB накопителей в Windows, запретить запись данных на подключенные флешки и запуск исполняемых файлов с помощью групповых политик (GPO).

Содержание:

- Настройка групповой политики блокировки USB носителей в Windows

- Как заблокировать USB накопители только определенным пользователям?

- Запрет доступа к USB накопителям через реестр и GPO

- Полное отключение драйвера USB накопителей в Windows

- История подключения USB накопителей в Windows

- Разрешить подключение только определенной USB флешки

Настройка групповой политики блокировки USB носителей в Windows

В Windows вы можете гибко управлять доступом к внешним накопителям (USB, CD / DVD и др.) с помощью групповых политик Active Directory (мы не рассматриваем радикальный способ отключения USB портов через настройки BIOS). Вы можете заблокировать только USB накопителей, при этом другие типы USB устройств (мышь, клавиатура, принтер, USB адаптеры на COM порты), будут доступны пользователю.

В этом примере мы создадим попробуем заблокировать USB накопителей на всех компьютерах в OU домена с именем Workstations (можно применить политику запрета использования USB ко всему домену, но это затронет в том числе сервера и другие технологические устройства).

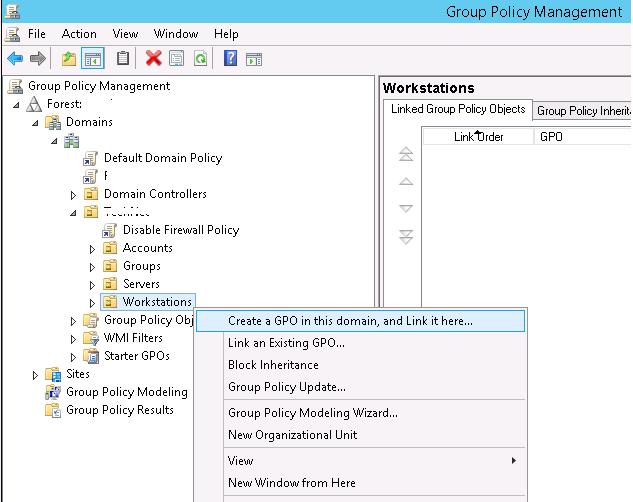

- Откройте е консоль управления доменными GPO (msc), найдите в структуре структуре Organizational Unit контейнер Workstations, щелкните по нему правой клавишей и создайте новую политику (Create a GPO in this domain and Link it here);

Совет. Вы можете настроить политика ограничения использования USB портов на отдельностоящем компьютере (домашний компьютер или компьютер в рабочей группе) с помощью локального редактора групповых политик (gpedit.msc).

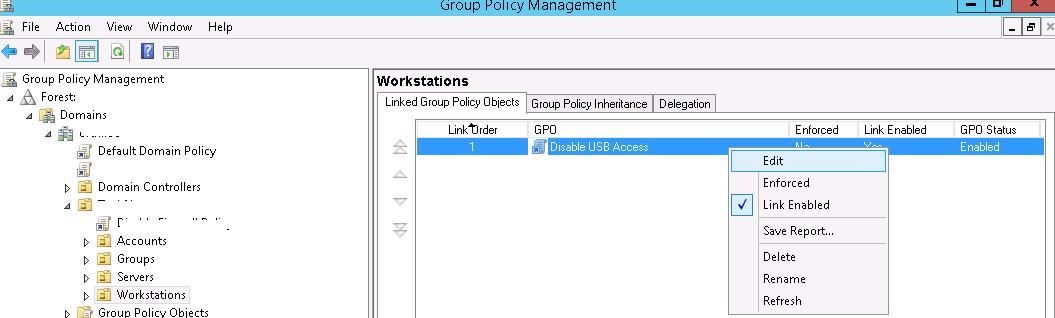

- Задайте имя политики — Disable USB Access.

- Перейдите в режим редактирования GPO (Edit).

Настройки блокировки внешних запоминающих устройств есть как в пользовательском, так и в компьютерных разделах GPO:

- User Configuration-> Policies-> Administrative Templates-> System->Removable Storage Access (Конфигурация пользователя -> Административные шаблоны -> Система ->Доступ к съемным запоминающим устройствам);

- Computer Configuration-> Policies-> Administrative Templates-> System-> Removable Storage Access (Конфигурация компьютера-> Административные шаблоны -> Система ->Доступ к съемным запоминающим устройствам).

Если нужно заблокировать USB накопители для всех пользователей компьютера, нужно настроить параметры в разделе “Конфигурация компьютера”.

В разделе “Доступ к съемным запоминающим устройствам” (Removable Storage Access) есть несколько политик, позволяющих отключить возможность использования различных классов устройств хранения: CD/DVD дисков, флоппи дисков (FDD), USB устройств, ленты и т.д.

- Компакт-диски и DVD-диски: Запретить выполнение (CD and DVD: Deny execute access).

- Компакт-диски и DVD-диски: Запретить чтение (CD and DVD: Deny read access).

- Компакт-диски и DVD-диски: Запретить запись (CD and DVD: Deny write access).

- Специальные классы: Запретить чтение (Custom Classes: Deny read access).

- Специальные классы: Запретить запись (Custom Classes: Deny write access).

- Накопители на гибких дисках: Запретить выполнение (Floppy Drives: Deny execute access).

- Накопители на гибких дисках: Запретить чтение (Floppy Drives: Deny read access).

- Накопители на гибких дисках: Запретить запись (Floppy Drives: Deny write access).

- Съемные диски: Запретить выполнение (Removable Disks: Deny execute access).

- Съемные диски: Запретить чтение (Removable Disks: Deny read access).

- Съемные диски: Запретить запись (Removable Disks: Deny write access).

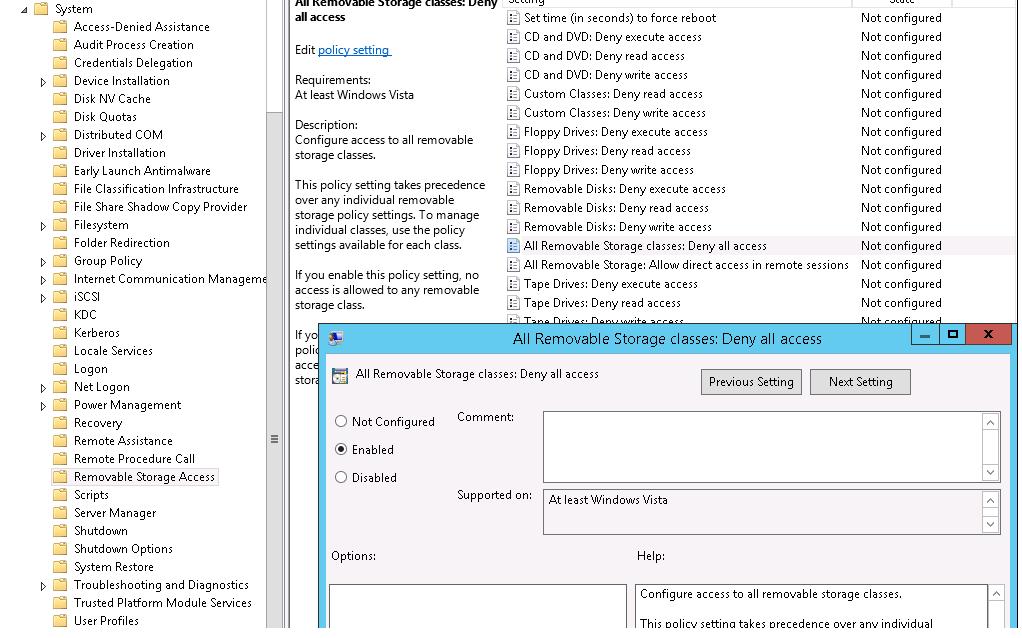

- Съемные запоминающие устройства всех классов: Запретить любой доступ (All Removable Storage classes: Deny all access).

- Все съемные запоминающие устройства: разрешение прямого доступа в удаленных сеансах (All Removable Storage: Allow direct access in remote sessions).

- Ленточные накопители: Запретить выполнение (Tape Drives: Deny execute access).

- Ленточные накопители: Запретить чтение (Tape Drives: Deny read access).

- Ленточные накопители: Запретить запись (Tape Drives: Deny write access).

- WPD-устройства: Запретить чтение (WPD Devices: Deny read access) – это класс портативных устройств (Windows Portable Device). Включает в себя смартфоны (например, доступ хранилищу Android телефона) , планшеты, плееры и т.д.

- WPD-устройства: Запретить запись (WPD Devices: Deny write access).

Как вы видите, для каждого класса устройств вы можете запретить запуск исполняемых файлов (защита от вирусов), запретить чтение данных и запись/редактирование информации на внешнем носителе.

Максимальная ограничительная политика — All Removable Storage Classes: Deny All Access (Съемные запоминающие устройства всех классов: Запретить любой доступ) – позволяет полностью запретить доступ к любым типам внешних устройств хранения. Чтобы включить эту политику, откройте ее и переведите в состояние Enable.

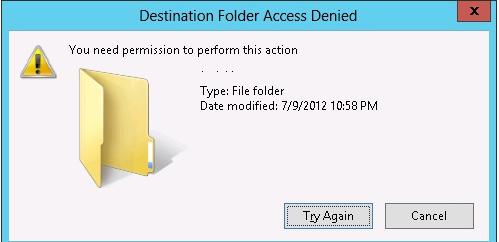

После настройки политики и обновления параметров GPO на клиентах (gpupdate /force) внешние подключаемые устройства (не только USB устройства, но и любые внешние накопители) будут определять ОС, но при попытке их открыть появится ошибка доступа:

Location is not available Drive is not accessible. Access is denied

Совет. Аналогичное ограничение можно задать, через реестр, создав в ветке HKEY_CURRENT_USER (или ветке HKEY_LOCAL_MACHINE) \Software\Policies\Microsoft\Windows\RemovableStorageDevices ключ Deny_All типа Dword со значением 00000001.

В этом же разделе политик можно настроить более гибкие ограничения на использование внешних USB накопителей.

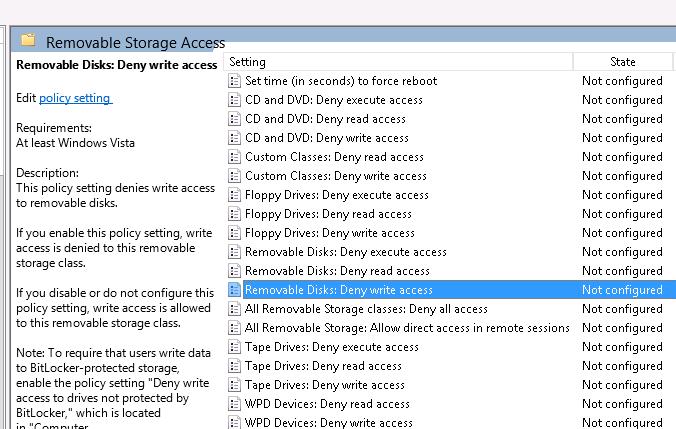

К примеру, вы можете запретить запись данных на USB флешки, и другие типы USB накопителей. Для этого включите политику Removable Disk: Deny write access (Съемные диски: Запретить запись).

После этого пользователи смогут читать данные с USB флешки, но при попытке записать на нее информацию, получат ошибку доступа:

Destination Folder Access Denied You need permission to perform this action

С помощью политики Removable Disks: Deny execute access (Съемные диски: Запретить выполнение) можно запретить запуск исполняемых файлов и скриптов с USB дисков.

Как заблокировать USB накопители только определенным пользователям?

Довольно часто необходимо запретить использовать USB диски всем пользователям компьютера, кроме администраторов.

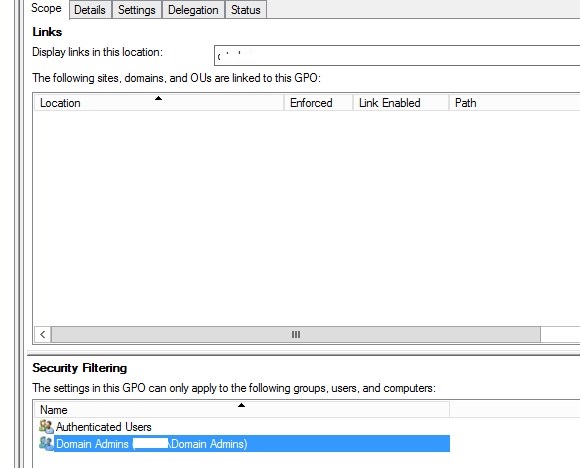

Проще всего сделать исключение в политике с помощью Security Filtering GPO. Например, вы хотите запретить применять политику блокировки USB к группе администраторов домена.

- Найдите вашу политику Disable USB Access в консоли Group Policy Management;

- В разделе Security Filtering добавьте группу Domain Admins;

- Перейдите на вкладку Delegation, нажмите на кнопкуAdvanced. В редакторе настроек безопасности, укажите что, группе Domain Admins запрещено применять настройки этой GPO (Apply group policy – Deny).

Может быть другая задача — нужно разрешить использование внешних USB накопителей всем, кроме определённой группы пользователей. Создайте группу безопасности “Deny USB” и добавьте эту группу в настройках безопасности политики. Для этой группы выставите разрешения на чтение и применение GPO, а у группы Authenticated Users или Domain Computers оставить только разрешение на чтение (сняв галку у пункта Apply group policy).

Добавьте пользователей, которым нужно заблокировать доступ к USB флешкам и дискам в эту группу AD.

Запрет доступа к USB накопителям через реестр и GPO

Вы можете более гибко управлять доступом к внешним устройствам с помощью настройки параметров реестра через механизм Group Policy Preferences (GPP). Всем указанным выше политикам соответствуют определенные ключи реестра в ветке HKLM (или HKCU) \SOFTWARE\Policies\Microsoft\Windows\RemovableStorageDevices (по умолчанию этого раздела в реестре нет).

- Чтобы включить ту или иную политику нужно создать в указанном ключе новую ветку с именем класса устройств, доступ к которым нужно заблокировать (столбец

- В новой ветке реестра нужно создать REG_DWORD параметром с именем ограничения, которое вы хотите внедрить:

Deny_Read — запретить чтения данных с носителя;

Deny_Write – запретить запись данных;

Deny_Execute — запрет запуска исполняемых файлов. - Задайте значение параметра:

1 — заблокировать указанный тип доступа к устройствам этого класса;

0 – разрешить использования данного класса устройств.

| Название параметра GPO | Подветка с именем Device Class GUID | Имя параметра реестра |

| Floppy Drives: Deny read access |

{53f56311-b6bf-11d0-94f2-00a0c91efb8b} | Deny_Read |

| Floppy Drives: Deny write access |

{53f56311-b6bf-11d0-94f2-00a0c91efb8b} | Deny_Write |

| CD and DVD: Deny read access |

{53f56308-b6bf-11d0-94f2-00a0c91efb8b} | Deny_Read |

| CD and DVD: Deny write access |

{53f56308-b6bf-11d0-94f2-00a0c91efb8b} | Deny_Write |

| Removable Disks: Deny read access |

{53f5630d-b6bf-11d0-94f2-00a0c91efb8b} | Deny_Read |

| Removable Disks: Deny write access |

{53f5630d-b6bf-11d0-94f2-00a0c91efb8b} | Deny_Write |

| Tape Drives: Deny read access |

{53f5630b-b6bf-11d0-94f2-00a0c91efb8b} | Deny_Read |

| Tape Drives: Deny write access |

{53f5630b-b6bf-11d0-94f2-00a0c91efb8b} | Deny_Write |

| WPD Devices: Deny read access |

{6AC27878-A6FA-4155-BA85-F98F491D4F33} {F33FDC04-D1AC-4E8E-9A30-19BBD4B108AE} |

Deny_Read |

| WPD Devices: Deny write access |

{6AC27878-A6FA-4155-BA85-F98F491D4F33} {F33FDC04-D1AC-4E8E-9A30-19BBD4B108AE} |

Deny_Write |

Вы можете создать эти ключи реестра и параметры вручную. На скриншоте ниже я создал ключ RemovableStorageDevices, а в нем подраздел с именем {53f5630d-b6bf-11d0-94f2-00a0c91efb8b}. С помощью REG_DWORD параметров я запретил запись и запуск исполняемых файлов с USB накопителей.

Запрет использования USB накопителей вступит в силу немедленно после внесения изменения (не нужно перезагружать компьютер). Если USB флешка подключена к компьютеру, она будет доступна до тех пор, пока ее не переподключат.

Чтобы быстро заблокировать чтение и запись данных на USBнакопители в Windows, можно выполнить такой PowerShell скрипт:

$regkey='HKLM:\Software\Policies\Microsoft\Windows\RemovableStorageDevices\{53f5630d-b6bf-11d0-94f2-00a0c91efb8b}'

$exists = Test-Path $regkey

if (!$exists) {

New-Item -Path 'HKLM:\Software\Policies\Microsoft\Windows\RemovableStorageDevices' -Name '{53f5630d-b6bf-11d0-94f2-00a0c91efb8b}' -Force | Out-Null

}

New-ItemProperty -Path $regkey -Name 'Deny_Read -Value 1 -PropertyType 'DWord' -Force | Out-Null

New-ItemProperty -Path $regkey -Name 'Deny_Write' -Value 1 -PropertyType 'DWord' -Force | Out-Null

В доменной среде эти параметры реестра можно централизованно распространить на компьютеры пользователей с помощью GPP. Подробнее настройка параметров реестра через GPO описана в статье Настройка параметров реестра на компьютерах с помощью групповых политик.

Данные ключи реестра и возможности нацеливания политик GPP с помощью Item-level targeting позволят вам гибко применять политики, ограничивающие использование внешних устройств хранения. Вы можете применять политики к определённым группам безопасности AD, сайтам, версиям ОС, OU и другим характеристикам компьютеров (в том числе можно выбирать компьютеры через WMI фильтры).

Примечание. Аналогичным образом вы можете создать собственные политики для классов устройств, которые в данном списке не перечислены. Узнать идентификатор класса устройства можно в свойствах драйвера в значении атрибута Device Class GUID.

Полное отключение драйвера USB накопителей в Windows

Вы можете полностью отключить драйвер USBSTOR (USB Mass Storage Driver), который необходим для корректного определения и монтирования USB устройств хранения.

На отдельно стоящем компьютере вы можете отключить этот драйвер, изменив значение параметра Start (тип запуска) с 3 на 4. Можно это сделать через PowerShell командой:

Set-ItemProperty "HKLM:\SYSTEM\CurrentControlSet\services\USBSTOR" -name Start -Value 4

Перезагрузите компьютер и попробуйте подключить USB накопитель. Теперь он не должен появиться в проводнике или консоли управления дисками, а в диспетчере устройств вы увидите ошибку установки драйвера устройства.

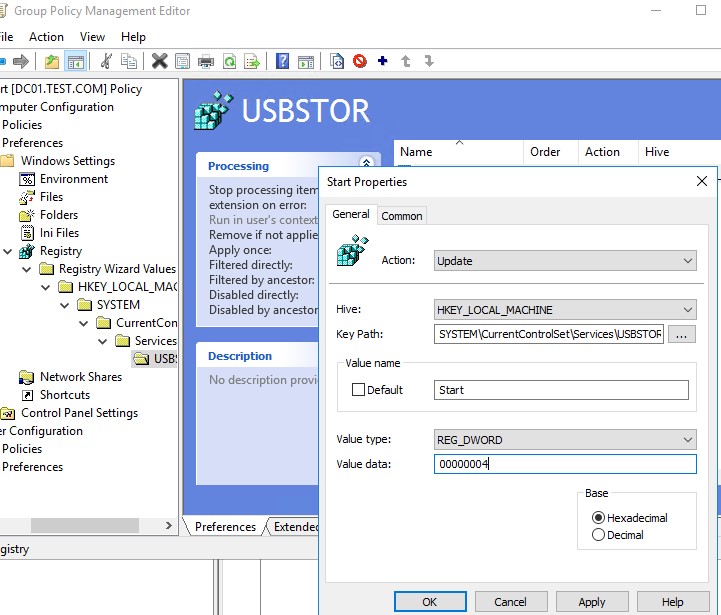

С помощью Group Policy Preferences вы можете отключить запуск драйвера USBSTOR на компьютерах домена. Для этого нужно внести изменения в реестр через GPO.

Эти настройки можно распространить на все компьютеры. Создайте новую групповую политику, назначьте ее на OU с компьютерами и в разделе Computer Configuration -> Preferences -> Windows Settings -> Registry создайте новый параметр со значениями:

- Action: Update

- Hive: HKEY_LOCAK_MACHINE

- Key path: SYSTEM\CurrentControlSet\Services\USBSTOR

- Value name: Start

- Value type: REG_DWORD

- Value data: 00000004

История подключения USB накопителей в Windows

В некоторых случая при анализе работы блокирующих политик вам нужно получить информацию об истории подключения USB накопителей к компьютеру.

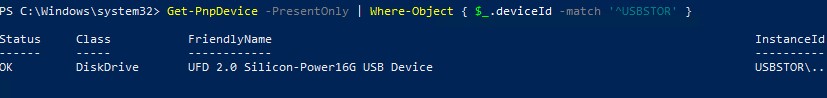

Чтобы вывести список USB накопителей, подключенных к компьютеру прямо сейчас, выполните такую команду PowerShell:

Get-PnpDevice -PresentOnly | Where-Object { $_.deviceId -match '^USBSTOR' }

Status OK указывает, что данное устройство подключено и работает нормально.

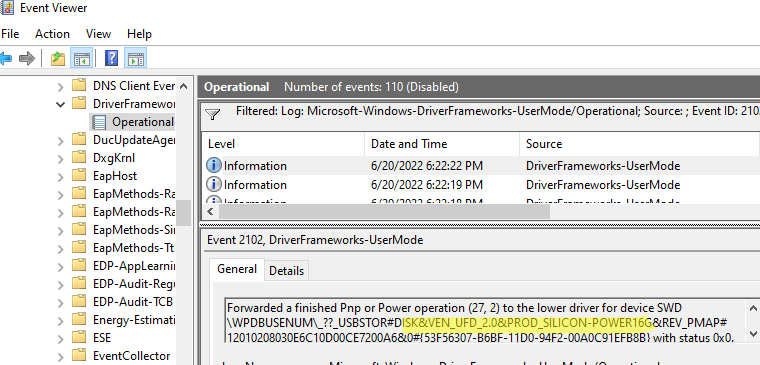

Журнал событий Windows позволяет отслеживать события подключения/отключения USB накопителей.

- Эти события находятся в журнале Event Viewer -> Application and Services Logs -> Windows -> Microsoft-Windows-DriverFrameworks-UserMode -> Operational;

- По умолчанию Windows не сохраняет историю об подключениях. Поэтому вам придется включить вручную (Enable Log) или через GPO;

- После этого вы можете использовать событие с EventID 2003 (Pnp or Power Management operation to a particular device) для получения информации о времени подключения USB накопителя и Event ID 2102 (Pnp or Power Management operation to a particular device) о времени отключения флешки:

Forwarded a finished Pnp or Power operation (27, 2) to the lower driver for device SWD\WPDBUSENUM\_??_USBSTOR#DISK&VEN_UFD_2.0&PROD_SILICON-POWER16G&REV_PMAP#12010208030E6C10D00CE7200A6&0#{53F56307-B6BF-11D0-94F2-00A0C91EFB8B} with status 0x0.

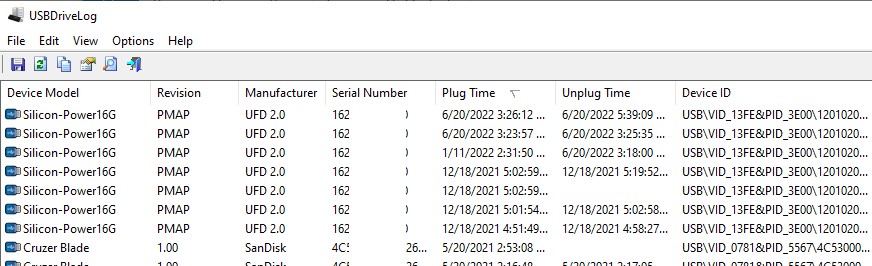

Также вы можете использовать бесплатную утилиту USBDriveLog от Nirsoft которая позволяет вывести в удобном виде всю историю подключения USB флешек и дисков к компьютеру пользователю (выводится информацию об устройстве, серийный номер, производитель, время подключения/отключения, и device id).

Разрешить подключение только определенной USB флешки

В Windows вы можете разрешить подключение только определенных (одобренных) USB флешки к компьютеру.

При подключении любого USB накопителя к компьютеру, драйвер USBSTOR устанавливает устройство и создает в ветке реестра HKEY_LOCAL_MACHINE\SYSTEM\CurrentControlSet\Enum\USBSTOR отдельную ветку. в которой содержится информация о накопителе (например,

Disk&Ven_Kingstom&Prod_DT_1010_G2&Rev_1.00

).

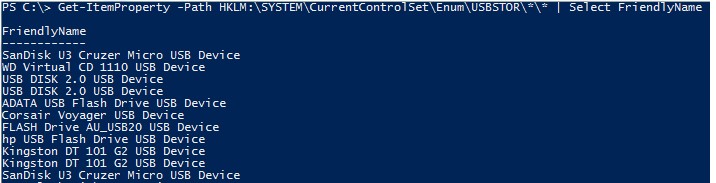

Вы можете вывести список USB накопителей, которые когда-либо подключались к вашему компьютеру следующей PowerShell командой:

Get-ItemProperty –Path HKLM:\SYSTEM\CurrentControlSet\Enum\USBSTOR\*\*| select FriendlyName

Удалите все записи для подключенных ранее USB флешек, кроме тех, которые вам нужны. Затем нужно изменить разрешения на ветку реестра USBSTOR так, чтобы у всех пользователей, в том числе SYSTEM и администраторов, были только права на чтение. В результате при подключении любой USB накопителя, кроме разрешенного, Windows не сможет установить устройство.

Также можно создать и привязать задания планировщика к EventID подключения USB диска к компьютеру и выполнить определенное действие/скрипт (пример запуска процесса при появлении события в Event Viewer).

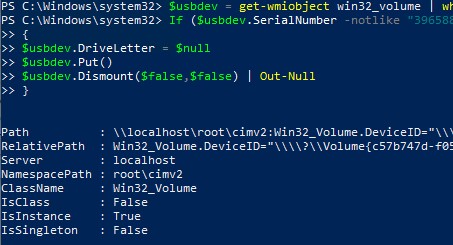

Например, вы можете сделать простой PowerShell скрипт, который автоматически отключает любые USB накопителя, если серийный номер не совпадает с заданной в скрипте:

$usbdev = get-wmiobject win32_volume | where{$_.DriveType -eq '2'}

If ($usbdev.SerialNumber –notlike “32SM32846AD”)

{

$usbdev.DriveLetter = $null

$usbdev.Put()

$usbdev.Dismount($false,$false) | Out-Null

}

Таким образом можно организовать простейшую проверку подключаемых ко компьютеру USB флешек.

Часто требуется ограничить пути, по которым на компьютер с системой охраны попадают программы, совсем не предназначенные для охраны, и даже мешающие или вредящие работе охранной системы.

Это могут быть самые безобидные игры или самые злостные вирусы. В любом случае их присутствие нежелательно. Самым распространённым способом переноса вирусов и игр является простая USB флешка или любой другой USB накопитель. Для того чтобы ограничить использование в системе любых USB накопителей и оставить возможность подключать USB накопитель, одобренный руководством, воспользуйтесь следующей информацией:

Дано:

- Компьютер операторов производства (OC Windows7)

- Одобренная начальством USB-флешка для переноса данных с промышленных компьютеров на компьютер операторов

Требуется:

Обеспечить подключение только одной, одобренной начальством USB-флешки, запретив при этом подключение других, неодобренных.

Ход решения:

Можно полностью отключить использование USB накопителей воспользовавшись инструкцией, но в нашем случае этот способ не подходит, ибо одна флешка должна все-таки работать. Значит мы поступим по другому:

Итак, по шагам (разумеется, нужно обладать правами локального администратора):

- Win+R (аналог Пуск -> Выполнить), regedit.

- [HKEY_LOCAL_MACHINE\SYSTEM\CurrentControlSet\Enum\USBSTOR]. Этот ключ хранит информацию о всех когда-либо подключенных USB-носителях.

- Даем себе полный доступ на USBSTOR (правая клавиша мыши -> Разрешения, отметить пункт Полный доступ у группы ВСЕ).

- Удаляем все содержимое USBSTOR.

- Подключаем одобренную фэшку, убеждаемся в том, что она определилась. Внутри USBSTOR должен появиться ключ типа Disk&Ven_JetFlash&Prod_TS4GJF185&Rev_8.07 (F5 для обновления списка).

- Опять правый клик на USBSTOR, Разрешения. Убираем Полный доступ у группы ВСЕ, право на чтение оставляем.

- Те же самые права нужно назначить пользователю SYSTEM, но напрямую это сделать не получится. Сначала нужно нажать кнопку Дополнительно, убрать галку Наследовать от родительского обьекта…, в появившемся окне Безопасность сказать Копировать. После очередного нажатия на кнопку «ОК» права пользователя SYSTEM станут доступны для изменения.

- Для закрепления эффекта нажимаем кнопку Дополнительно еще раз и отмечаем пункт Заменить разрешения для всех дочерних объектов… Подтверждаем выполнение.

Чего же мы добились в итоге?

Разрешенная флешка подключается и отключается без проблем. При попытке же несанкционированного подключения Windows определит устройство, но установить его не сможет, выдав ошибку подключения. Причем, в USBSTOR’е будет создан новый ключ, который недвусмысленно укажет на попытку подключения неодобренного USB-накопителя.