В Windows 10 может быть установлено более одного языка ввода и интерфейса, при этом после последнего обновления Windows 10 многие столкнулись с тем, что стандартным способом в параметрах некоторые языки (дополнительные языки ввода, совпадающие с языком интерфейса) не удаляются.

В этой инструкции подробно о стандартном методе удаления языков ввода через «Параметры» и о том, как удалить язык Windows 10, если он не удаляется этим способом. Также может быть полезно: Как установить русский язык интерфейса Windows 10.

Простой метод удаления языка

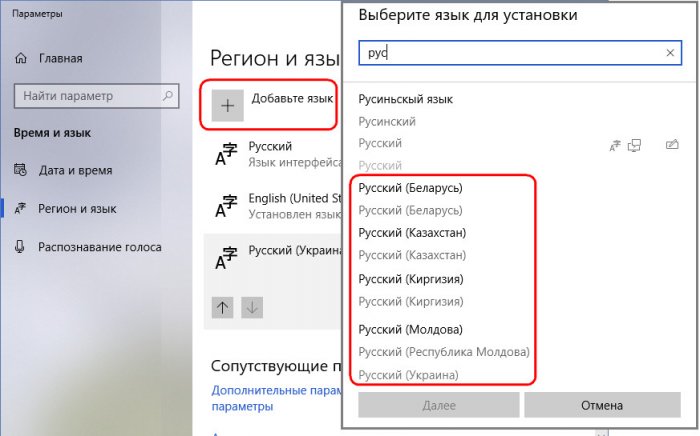

Стандартно, при отсутствии каких-либо багов, языки ввода Windows 10 удаляются следующим образом:

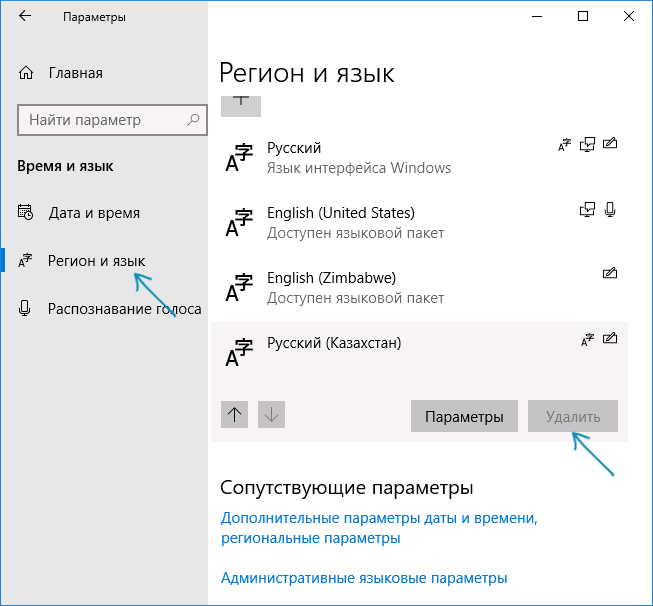

- Зайдите в Параметры (можно нажать быстрые клавиши Win+I) — Время и язык (также можно нажать по значку языка в области уведомлений и выбрать пункт «Настройки языка»).

- В разделе «Регион и язык» в списке «Предпочитаемые языки» выберите тот язык, который нужно удалить и нажмите кнопку «Удалить» (при условии, что она активна).

Однако, как было отмечено выше, в том случае, если есть более одного языка ввода, совпадающих с языком интерфейса системы — кнопка «Удалить» для них не активна в последней версии Windows 10.

К примеру, если язык интерфейса «Русский», а в установленных языках ввода у вас есть «Русский», «Русский (Казахстан)», «Русский (Украина)», то все они не будут удаляться. Тем не менее, есть решения и для такой ситуации, которые описаны далее в руководстве.

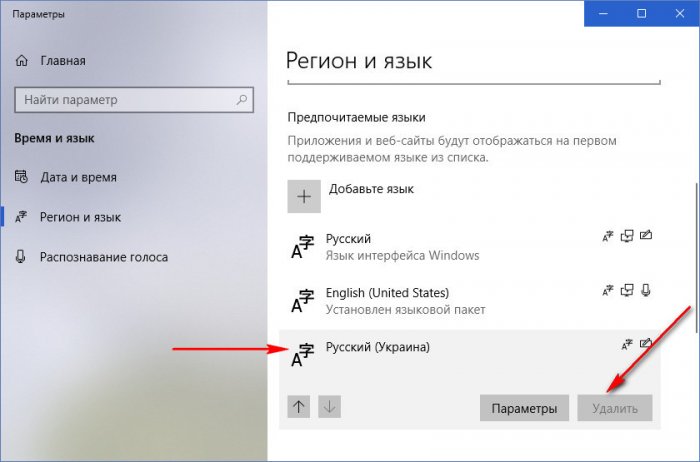

Как удалить ненужный язык ввода Windows 10 с помощью редактора реестра

Первый из способов побороть баг Windows 10, связанный с удалением языков — использовать редактор реестра. При использовании этого способа, языки будут удалены из списка языков ввода (т.е. не будут использовать при переключении клавиатуры и отображаться в области уведомлений), но останутся в списке языков в «Параметрах».

- Запустите редактор реестра (нажмите клавиши Win+R, введите regedit и нажмите Enter)

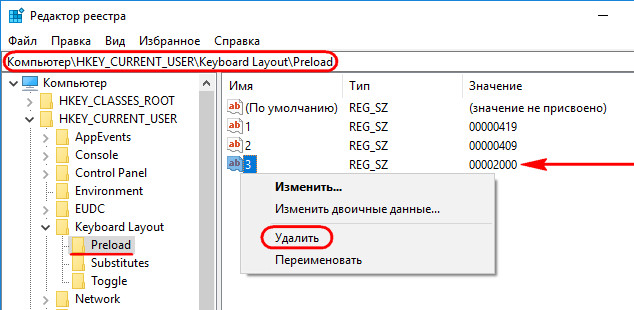

- Перейдите к разделу реестра HKEY_CURRENT_USER\Keyboard Layout\Preload

- В правой части редактора реестра вы увидите список значений, каждое из которых соответствует одному из языков. Они расположены по порядку, также, как и в списке языков в «Параметрах».

- Нажав правой кнопкой мыши по ненужным языкам, удалите их в редакторе реестра. Если при этом будет неверная нумерация порядка (например, останутся записи под номерами 1 и 3), восстановите её: правый клик по параметру — переименовать.

- Перезагрузите компьютер или выйдите из системы и снова зайдите.

В результате ненужный язык исчезнет из списка языков ввода. Однако, удален полностью не будет и, более того, может снова появится в языках ввода после каких-либо действий в параметрах или очередного обновления Windows 10.

Удаление языков Windows 10 с помощью PowerShell

Второй способ позволяет полностью убрать ненужные языки в Windows 10. Для этого будем использовать Windows PowerShell.

- Запустите Windows PowerShell от имени администратора (можно через меню, открываемое правым кликом по кнопке «Пуск» или используя поиск на панели задач: начните вводить PowerShell, затем нажмите правой кнопкой мыши по найденному результату и выберите «Запуск от имени администратора». По порядку введите следующие команды.

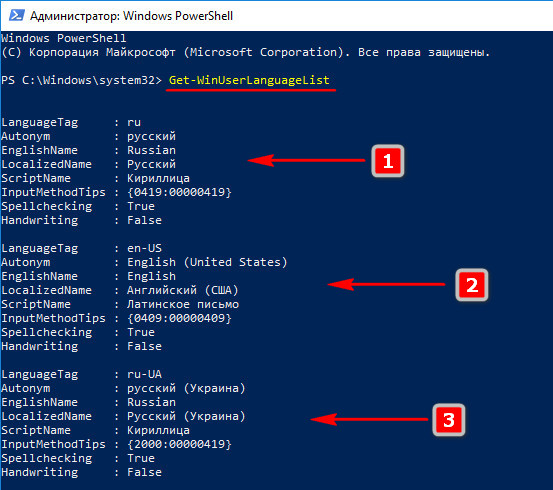

-

Get-WinUserLanguageList

(В результате вы увидите список установленных языков. Обратите внимание на значение LanguageTag для языка, который нужно удалить. В моем случае это будет ru_KZ, вы в своей команде на 4-м шаге замените на своё.)

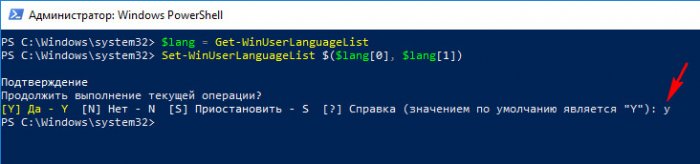

-

$List = Get-WinUserLanguageList

-

$Index = $List.LanguageTag.IndexOf("ru-KZ") -

$List.RemoveAt($Index)

-

Set-WinUserLanguageList $List -Force

В результате выполнения последней команды ненужный язык будет удален. При желании тем же образом вы можете удалить другие языки Windows 10, повторив команды 4-6 (при условии, что вы не закрывали PowerShell) с уже новым значением Language Tag.

В завершение — видео, где описываемое показано наглядно.

Надеюсь, инструкция была полезна. Если же что-то не получается, оставляйте комментарии, я постараюсь разобраться и помочь.

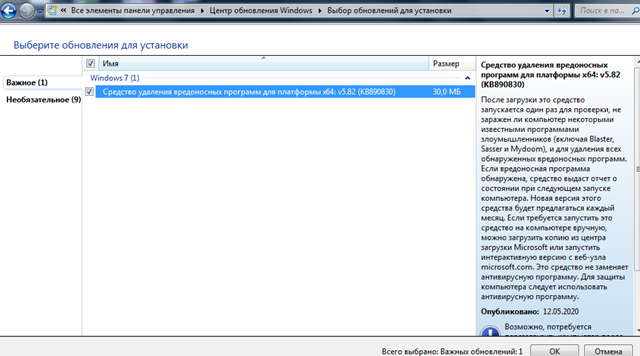

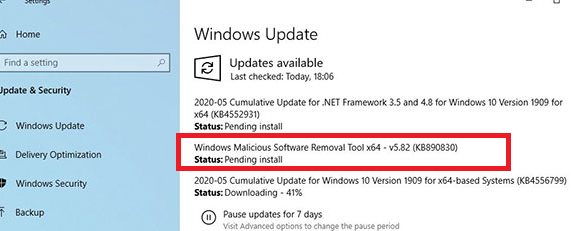

Если вы внимательно следите за обновлениями, которые ежемесячно устанавливаются на ваш компьютер через Windows Update, вы вероятно заметили критическое обновление KB890830 (Windows Malicious Software Removal Tool). Это обновление содержит последнюю версию бесплатного средства удаления вредоносных программ от Microsoft (MSRT). Windows Malicious Software Removal Tool это утилита для сканирования и лечения компьютера от вирусов, троянов и червей. MSRT выпускается для всех поддерживаемых версий Windows (в том числе для снятой с поддержки Windows 7).

Средство удаления вредоносных программ Microsoft – не является антивирусом и не защищает компьютер в реальном времени от всех угроз. Область применения утилиты – быстрое сканирование компьютера на предмет наличия ограниченного списка наиболее опасных вредоносных программ и угроз (по мнению Microsoft) и их удаление.

Вы можете установить/обновить MSRT автоматически через Windows Update, или можете скачать и установить Windows Malicious Software Removal Tool (KB890830) вручную из каталога обновлений Microsoft (https://www.catalog.update.microsoft.com/Search.aspx?q=KB890830).

Начиная с мая 2020 года обновление утилиты MSRT выпускается раз в квартал (ранее – ежемесячно).

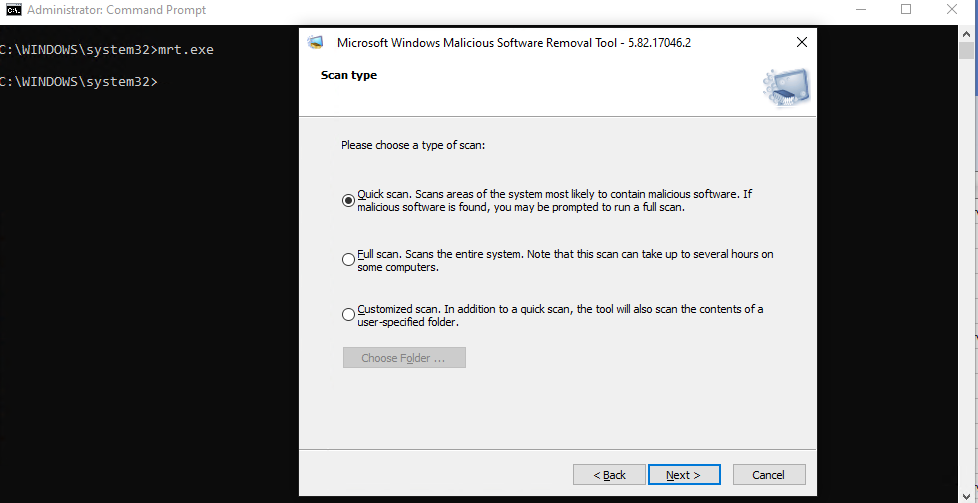

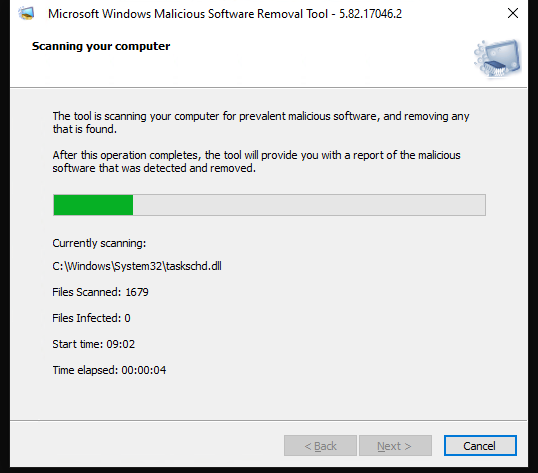

Чтобы запустить средство удаления вредоносных программ Windows, выполните команду:

mrt.exe

Доступны 3 режима сканирования компьютера:

- Quick scan – быстрая проверки памяти и системных файлов, которые чаще всего бывают заражены. При обнаружении вируса или трояна, утилита предложит выполнить полное сканирование;

- Full scan – полное сканирование компьютера (может занять до нескольких часов, в зависимости от количества файлов на диске);

- Customized scan – в этом режиме можно указать конкретную папку, которую нужно просканировать.

Выберите нужный режим сканирования компьютера и дождитесь окончания проверки.

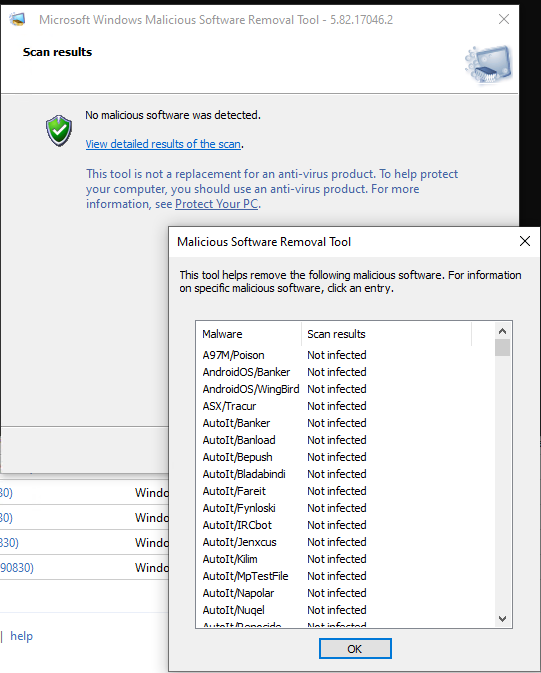

Если зараженные файлы не обнаружены, утилита выдаст сообщение “No malicious software was detected”. Если нажать на кнопку “View detailed results of the scan”, появится список вредоносных программ, сигнатуры которых искались и статус проверки для каждой из них.

Если вредоносная программ обнаружена, утилита выдаст один из следующих статусов:

- Обнаружено и было удалено по крайней мере одно заражение;

- Обнаружено заражение, но оно не было удалено. Этот результат отображается в том случае, если на компьютере обнаружены подозрительные файлы. Для удаления этих файлов следует использовать антивирус;

- Обнаружено и частично удалено заражение. Чтобы завершить удаление, следует использовать антивирус.

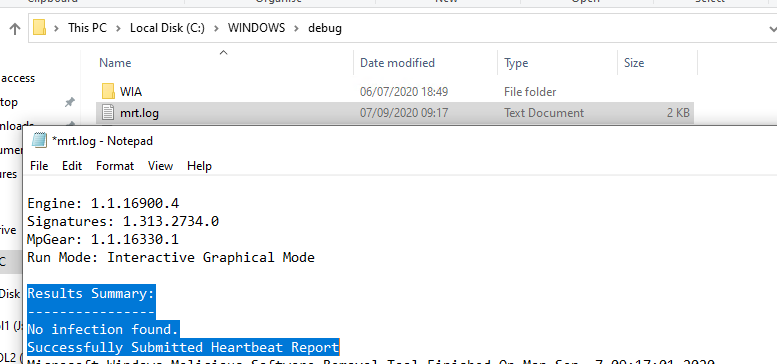

Утилита MSRT сохраняет подробный лог сканирования в файл

%WinDir%\Debug\mrt.log

.

Microsoft Windows Malicious Software Removal Tool v5.82, (build 5.82.17046.2) Started On Mon Sep 7 08:50:39 2020 Engine: 1.1.16900.4 Signatures: 1.313.2734.0 MpGear: 1.1.16330.1 Results Summary: ---------------- No infection found. Successfully Submitted Heartbeat Report

Обратите внимание на последнюю строку лога (Heartbeat Report). Как вы видите, утилита Malicious Software Removal Tool отправляет некий отчет в Microsoft (MSFT говорит, что этот отчет анонимный). Вы можете отключить отправку отчетов о сканировании в Microsoft через реестр. Создайте в ветке реестра HKLM\SOFTWARE\Policies\Microsoft\MRT параметр тип REG_DWORD с именем DontReportInfectionInformation и значением 1.

reg add "HKLM\SOFTWARE\Policies\Microsoft\MRT" /v DontReportInfectionInformation /t REG_DWORD /d 1 /f

Если вы хотите отключить автоматическое получение средства удаления вредоносных программ Windows через Windows Update, выполните команду

reg add "HKLM\SOFTWARE\Policies\Microsoft\MRT" /v DontOfferThroughWUAU /t REG_DWORD /d 1 /f

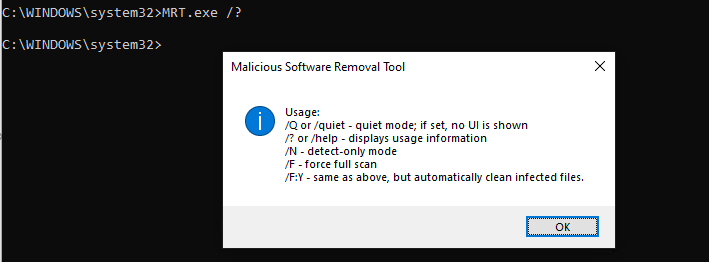

У утилиты MRT.exe есть несколько опций командной строки, которые можно использовать для сканирования компьютеров в корпоративной сети (с помощью SCCM, групповых политик или подобных средств).

-

/Q

– запуск в фоновом режиме (без графического интерфейса); -

/N

– режим детектирования (выполняется только проверка, без удаления обнаруженных зловредов); -

/F

– полная проверка компьютера; -

/F:Y

– полная проверка и автоматическое удаление заражённых файлов.

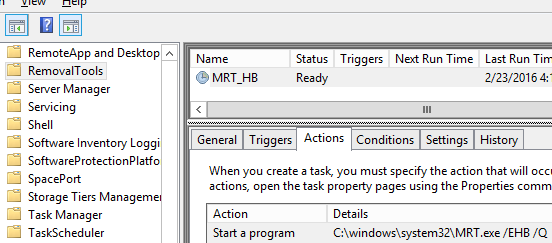

Для автоматической проверки компьютера используется специальное задание

MRT_HB

в Task Scheduler (Task Scheduler Library -> Microsoft -> Windows -> RemovalTools).

Это задание запускает утилиту mrt.exe с параметрами

/EHB /Q

(что, интересно параметры /EHB не документированы, в справке их нет).

Сводка

Средство удаления вредоносных программ Windows (MSRT) помогает удалять вредоносные программы с компьютеров под управлением любой из следующих операционных систем:

-

Windows 11

-

Windows Server 2022 г.

-

Windows 10

-

Windows Server 2019

-

Windows Server 2016

-

Windows 8.1

-

Windows Server 2012 R2

-

Windows Server 2012

-

Windows Server 2008 R2

-

Windows 7

-

Windows Server 2008

Корпорация Майкрософт обычно выпускает MSRT ежемесячно в рамках клиентский компонент Центра обновления Windows или как автономное средство. (Исключения см. в разделе Пропущенные выпуски.) Используйте это средство для поиска и удаления определенных распространенных угроз и отмены внесенных ими изменений (см. раздел Охваченные семейства вредоносных программ). Для комплексного обнаружения и удаления вредоносных программ рекомендуется использовать автономный Защитник Windows или средство проверки безопасности (Майкрософт).

Эта статья содержит сведения о том, чем средство отличается от антивирусного или антивредоносного продукта, как скачать и запустить средство, что происходит при обнаружении вредоносных программ, а также сведения о выпуске средства. Она также содержит сведения для администраторов и опытных пользователей, включая сведения о поддерживаемых параметрах командной строки.

Примечания:

-

В соответствии с политикой жизненного цикла служба поддержки Майкрософт MSRT больше не поддерживается на платформах Windows Vista и более ранних версий. Дополнительные сведения см. в статье Жизненный цикл служба поддержки Майкрософт.

-

Если у вас возникли проблемы с обновлением MSRT в клиентский компонент Центра обновления Windows, см. статью Устранение неполадок с обновлением Windows 10.

Дополнительные сведения

MSRT не заменяет антивирусный продукт. Это строго пост-инфекционное средство удаления. Поэтому мы настоятельно рекомендуем установить и использовать актуальный антивирусный продукт.

MSRT отличается от антивирусного продукта тремя важными способами:

-

Средство удаляет вредоносное программное обеспечение с уже зараженного компьютера. Антивирусные продукты блокируют запуск вредоносных программ на компьютере. Гораздо более желательно блокировать запуск вредоносного программного обеспечения на компьютере, чем удалять его после заражения.

-

Средство удаляет только определенные распространенные вредоносные программы. Конкретные распространенные вредоносные программы — это небольшое подмножество всех вредоносных программ, которые существуют сегодня.

-

Средство фокусируется на обнаружении и удалении активных вредоносных программ. Активное вредоносное программное обеспечение — это вредоносное программное обеспечение, которое в настоящее время выполняется на компьютере. Средство не может удалить не запущенное вредоносное программное обеспечение. Однако эту задачу может выполнять антивирусный продукт.

Дополнительные сведения о том, как защитить компьютер, см. на веб-сайте Центра безопасности & безопасности Майкрософт .

Заметка MSRT фокусируется только на обнаружении и удалении вредоносных программ, таких как вирусы, черви и троянские кони. Он не удаляет шпионское ПО.

Вам не нужно отключать или удалять антивирусную программу при установке MSRT. Однако если на компьютере распространено вредоносное программное обеспечение, антивирусная программа может обнаружить это вредоносное программное обеспечение и помешать средству удаления удалить его при запуске средства удаления. В этом случае для удаления вредоносных программ можно использовать антивирусную программу.

Так как MSRT не содержит вирус или червь, средство удаления само по себе не должно активировать антивирусную программу. Однако если вредоносные программы заразили компьютер перед установкой актуальной антивирусной программы, антивирусная программа может не обнаружить это вредоносное программное обеспечение, пока средство не попытается удалить его.

Самый простой способ скачать и запустить MSRT — включить автоматическую Обновления. Включение автоматического Обновления гарантирует, что средство будет получено автоматически. Если у вас включен автоматический Обновления, вы уже получаете новые версии этого средства. Средство работает в режиме «Тихий», если не обнаруживает инфекцию. Если вы не получили уведомления о заражении, не было найдено вредоносного программного обеспечения, требующего вашего внимания.

Включение автоматических обновлений

Чтобы включить автоматическую Обновления себя, выполните действия, описанные в следующей таблице для операционной системы, на котором работает компьютер.

|

Если компьютер работает: |

Сделайте вот что. |

|---|---|

|

Windows 11 |

Примечание Независимо от того, установите ли вы переключатель значение Выкл. или Включено, вы по-прежнему будете получать обычные обновления для системы безопасности. Переключатель определяет скорость получения дополнительных обновлений, исправлений, обновлений компонентов и улучшений, отличных от системы безопасности. |

|

Windows 10 |

Примечание Windows 10 — это служба. Это означает, что автоматические обновления включены по умолчанию, и на компьютере всегда есть последние и лучшие функции. |

|

Windows 8.1 |

|

|

Windows 7 |

|

Скачайте MSRT. Необходимо принять условия лицензионного соглашения на использование программного обеспечения Майкрософт. Условия лицензии отображаются только при первом доступе к автоматическому Обновления.

Примечание После принятия одноразовых условий лицензии вы можете получать будущие версии MSRT без входа на компьютер в качестве администратора.

MSRT работает в тихом режиме. При обнаружении вредоносного программного обеспечения на компьютере при следующем входе на компьютер с правами администратора в области уведомлений появится всплывающее сообщение, чтобы вы знали об обнаружении.

Выполнение полной проверки

Если средство находит вредоносное программное обеспечение, может потребоваться выполнить полную проверку. Мы рекомендуем выполнить эту проверку. При полной проверке выполняется быстрая проверка, а затем полная проверка компьютера независимо от того, обнаружено ли вредоносное программное обеспечение во время быстрой проверки. Эта проверка может занять несколько часов, так как она будет проверять все фиксированные и съемные диски. Однако сопоставленные сетевые диски не сканируются.

Удаление вредоносных файлов

Если вредоносные программы изменили (заразили) файлы на вашем компьютере, средство предложит удалить вредоносные программы из этих файлов. Если вредоносные программы изменили параметры браузера, ваша домашняя страница может быть автоматически изменена на страницу с инструкциями по восстановлению этих параметров.

Вы можете очистить определенные файлы или все зараженные файлы, которые находит средство. Имейте в виду, что во время этого процесса возможна потеря некоторых данных. Кроме того, имейте в виду, что средство может не восстановить некоторые файлы до исходного состояния, предшествующего заражению.

Средство удаления может запросить перезагрузку компьютера, чтобы завершить удаление некоторых вредоносных программ, или может предложить выполнить действия вручную для завершения удаления вредоносного программного обеспечения. Чтобы завершить удаление, следует использовать актуальный антивирусный продукт.

Сообщает сведения о заражении в Майкрософт. MSRT отправляет основные сведения в корпорацию Майкрософт, если средство обнаруживает вредоносное программное обеспечение или обнаруживает ошибку. Эта информация будет использоваться для отслеживания распространенности вирусов. Вместе с этим отчетом не отправляются идентифицируемые персональные данные, связанные с вами или компьютером.

MSRT не использует установщик. Как правило, при запуске MSRT создается временный каталог со случайным именем на корневом диске компьютера. Этот каталог содержит несколько файлов и содержит файл Mrtstub.exe. В большинстве случаев эта папка автоматически удаляется после завершения работы средства или после следующего запуска компьютера. Однако эта папка не всегда может быть автоматически удалена. В таких случаях эту папку можно удалить вручную, и это не оказывает негативного влияния на компьютер.

Получение поддержки

Защита компьютера под управлением Windows от вирусов и вредоносных программ: Центр решения и безопасности для вирусов

Справка по установке обновлений: поддержка Центра обновления Майкрософт

Локальная поддержка в соответствии с вашей страной: международная поддержка.

Центр загрузки Майкрософт

MsRT можно скачать вручную из Центра загрузки Майкрософт. Для скачивания доступны следующие файлы:

Для 32-разрядных систем на базе x86:

Скачайте пакет MSRT для x86.

Для 64-разрядных систем на базе x64:

Скачайте пакет MSRT x64.

Дата выпуска: 11 февраля 2025 г.

Дополнительные сведения о том, как скачать файлы поддержки Майкрософт, см. в статье Как получить файлы поддержки Майкрософт из веб-службы.

Корпорация Майкрософт проверила этот файл на наличие вирусов. Корпорация Майкрософт использовала самое последнее программное обеспечение для обнаружения вирусов, доступное на дату публикации файла. Файл хранится на серверах с повышенной безопасностью, которые помогают предотвратить любые несанкционированные изменения файла.

Развертывание MSRT в корпоративной среде

Если вы являетесь ИТ-администратором, которому нужны дополнительные сведения о развертывании средства в корпоративной среде, см. статью Развертывание средства удаления вредоносных программ Windows в корпоративной среде.

В этой статье содержатся сведения о Microsoft Systems Management Server (SMS), службах Microsoft Software Update Services (MSUS) и Microsoft Baseline Security Analyzer (MBSA).

Если не указано, сведения в этом разделе относятся ко всем способам загрузки и запуска MSRT:

-

Центр обновления Майкрософт

-

Центр обновления Windows

-

Автоматическое Обновления

-

Центр загрузки Майкрософт

-

Веб-сайт MSRT на Microsoft.com

Для запуска MSRT требуются следующие условия:

-

На компьютере должна быть установлена поддерживаемая версия Windows.

-

Необходимо войти на компьютер с помощью учетной записи, которая является членом группы администраторов. Если у вашей учетной записи входа нет необходимых разрешений, средство завершает работу. Если средство не работает в тихом режиме, отображается диалоговое окно с описанием сбоя.

-

Если срок действия средства превышает 215 дней (7 месяцев), средство отображает диалоговое окно, в котором рекомендуется скачать последнюю версию средства.

Поддержка параметров командной строки

MSRT поддерживает следующие параметры командной строки.

|

Перейти |

Цель |

|---|---|

|

/Q или /quiet |

Используется тихий режим. Этот параметр подавляет пользовательский интерфейс средства. |

|

/? |

Отображает диалоговое окно со списком параметров командной строки. |

|

/N |

Выполняется в режиме только обнаружения. В этом режиме пользователю будет сообщено о вредоносном программном обеспечении, но оно не будет удалено. |

|

/F |

Принудительное расширенное сканирование компьютера. |

|

/F:Y |

Принудительное расширенное сканирование компьютера и автоматически очищает все обнаруженные инфекции. |

Сведения об использовании и выпуске

Если скачать средство из Центра обновления Майкрософт или из автоматического Обновления и на компьютере не будет обнаружено вредоносных программ, средство в следующий раз будет работать в спокойном режиме. Если на компьютере обнаружено вредоносное программное обеспечение, то при следующем входе администратора в систему в области уведомлений появится всплывающее окно, уведомляющее вас об обнаружении. Для получения дополнительных сведений об обнаружении щелкните всплывающее меню.

При скачивании средства из Центра загрузки Майкрософт средство отображает пользовательский интерфейс при запуске. Однако если указать параметр командной строки /Q, он будет работать в тихом режиме.

Сведения о выпуске

MSRT обычно выпускается во второй вторник каждого месяца. Каждый выпуск средства помогает обнаруживать и удалять текущие распространенные вредоносные программы. Это вредоносное программное обеспечение включает вирусы, червей и троянских коней. Корпорация Майкрософт использует несколько метрик для определения распространенности семейства вредоносных программ и ущерба, который может быть связан с ним.

Эта статья базы знаний Майкрософт будет обновлена с информацией о каждом выпуске, чтобы номер соответствующей статьи остался прежним. Имя файла будет изменено в соответствии с версией средства. Например, имя файла версии за февраль 2020 г. — Windows-KB890830-V5.80.exe, а имя файла за май 2020 г. — Windows-KB890830-V5.82-ENU.exe.

В следующей таблице перечислены вредоносные программы, которые может удалить средство. Средство также может удалить все известные варианты на момент выпуска. В таблице также указана версия средства, которая сначала включала обнаружение и удаление для семейства вредоносных программ.

|

Семейство вредоносных программ |

Дата и номер версии средства |

|---|---|

|

LummaStealer |

Январь 2025 г. (версия 5.131) |

|

Killweb |

Январь 2025 г. (версия 5.131) |

|

MofngoLoader |

Ноябрь 2024 г. (версия 5.130) |

|

Акапаладат |

Июль 2024 г. (версия 5.126) |

|

Корплуг |

Июль 2024 г. (версия 5.126) |

|

ShortPipe |

Май 2024 г. (версия 5.124) |

|

Trojan:Win64/ZLoadere.A |

Апрель 2024 г. (версия 5.123) |

|

Плефий |

Апрель 2024 г. (версия 5.123) |

|

Пикабот |

Март 2024 г. (версия 5.122) |

|

Проводная загрузка |

Март 2024 г. (версия 5.122) |

|

FineCrash |

Март 2024 г. (версия 5.122) |

|

AgeDown |

Февраль 2024 г. (версия 5.121) |

|

PowStart |

Февраль 2024 г. (версия 5.121) |

|

Wabot |

Февраль 2024 г. (версия 5.121) |

|

ClipBanker |

Февраль 2024 г. (версия 5.121) |

|

Зорроар |

Январь 2024 г. (версия 5.120) |

|

ZorSaw |

Январь 2024 г. (версия 5.120) |

|

ZorKey |

Январь 2024 г. (версия 5.120) |

|

ZorHeard |

Январь 2024 г. (версия 5.120) |

|

ZorCook |

Январь 2024 г. (версия 5.120) |

|

DarkGate |

Январь 2024 г. (версия 5.120) |

|

DarkGateLoader |

Январь 2024 г. (версия 5.120) |

|

Trojan:Win32/ForestTiger.A!dha |

Январь 2024 г. (версия 5.120) |

|

Trojan:Win32/ForestTiger.B!dha |

Январь 2024 г. (версия 5.120) |

|

DeliveryCheck |

Ноябрь 2023 г. (версия 5.119) |

|

Telebot |

Октябрь 2023 г. (версия 5.118) |

|

ShinnyShield |

Сентябрь 2023 г. (версия 5.117) |

|

TrojanDownloader:Win32/BulbSoup.A!dha |

Май 2023 г. (версия 5.113) |

|

Змея |

Май 2023 г. (версия 5.113) |

|

SamScissors |

Май 2023 г. (версия 5.113) |

|

Trojan:Win32/SystemBC.D! MTB |

Апрель 2023 г. (версия 5.112) |

|

Trojan:Win32/Bumblebee |

Апрель 2023 г. (версия 5.112) |

|

Trojan:Win64/Blister.A |

Март 2023 г. (версия 5.111) |

|

Trojan:Win32/IcedId! MSR |

Март 2023 г. (версия 5.111) |

|

Backdoor:Win64/Vankul.ZA |

Март 2023 г. (версия 5.111) |

|

Backdoor:MSIL/DCRat! MTB |

Март 2023 г. (версия 5.111) |

|

Backdoor:Win32/RewriteHttp.A |

Ноябрь 2022 г. (версия 5.107) |

|

Backdoor:APS/Webshell.Y |

Ноябрь 2022 г. (версия 5.107) |

|

Backdoor:JS/SimChocexShell.A!dha |

Ноябрь 2022 г. (версия 5.107) |

|

Trojan:Win32/Dopdekaf.A |

Сентябрь 2022 г. (версия 5.105) |

|

SiennaPurple |

Сентябрь 2022 г. (версия 5.105) |

|

SiennaBlue |

Сентябрь 2022 г. (версия 5.105) |

|

Cryptpu |

Июль 2022 г. (версия 5.103) |

|

CreepyBox |

Июль 2022 г. (версия 5.103) |

|

CreepyRing |

Июль 2022 г. (версия 5.103) |

|

BassBreaker |

Июль 2022 г. (версия 5.103) |

|

Птеродо |

Май 2022 г. (версия 5.101) |

|

Decimec |

Апрель 2022 г. (версия 5.100) |

|

SonicVote |

Апрель 2022 г. (версия 5.100) |

|

FoxBlade |

Апрель 2022 г. (версия 5.100) |

|

DesertBlade |

Апрель 2022 г. (версия 5.100) |

|

WhisperGate |

Апрель 2022 г. (версия 5.100) |

|

LasainWpr |

Апрель 2022 г. (версия 5.100) |

|

DynamicOverload |

Апрель 2022 г. (версия 5.100) |

|

Неправильное развертывание |

Апрель 2022 г. (версия 5.100) |

|

Головокружение |

Апрель 2022 г. (версия 5.100) |

|

Win32/DinoTrain |

Март 2022 г. (версия 5.99) |

|

Trojan:MSIL/QuietSieve |

Март 2022 г. (версия 5.99) |

|

Win32/DilongTrash |

Март 2022 г. (версия 5.99) |

|

Win32/PterodoGen |

Март 2022 г. (версия 5.99) |

|

VBS/ObfuMerry |

Март 2022 г. (версия 5.99) |

|

TrojanDropper:Win32/SiBrov.A. |

Февраль 2022 г. (версия 5.98) |

|

Каспетлод |

Июль 2021 г. (версия 5.91) |

|

CobaltStrike |

Июль 2021 г. (версия 5.91) |

|

CobaltStrikeLoader |

Июль 2021 г. (версия 5.91) |

|

TurtleLoader |

Июль 2021 г. (версия 5.91) |

|

TurtleSimple |

Июль 2021 г. (версия 5.91) |

|

Квампиры |

Апрель 2021 г. (версия 5.88) |

|

SiBot |

Апрель 2021 г. (версия 5.88) |

|

GoldMax |

Апрель 2021 г. (версия 5.88) |

|

GoldFinder |

Апрель 2021 г. (версия 5.88) |

|

Exmann |

Апрель 2021 г. (версия 5.88) |

|

Вертолёт |

Апрель 2021 г. (версия 5.88) |

|

DoejoCrypt |

Апрель 2021 г. (версия 5.88) |

|

SecChecker |

Апрель 2021 г. (версия 5.88) |

|

Trojan:Win32/CalypsoDropper.A!ibt |

Апрель 2021 г. (версия 5.88) |

|

Trojan:Win32/ShadowPad.A!ibt |

Апрель 2021 г. (версия 5.88) |

|

Webshell |

Апрель 2021 г. (версия 5.88) |

|

TwoFaceVar |

Апрель 2021 г. (версия 5.88) |

|

Exploit:Script/SSNewman.A!dha |

Апрель 2021 г. (версия 5.88) |

|

Exploit:Script/SSNewman.C!dha |

Апрель 2021 г. (версия 5.88) |

|

CVE-2021-27065 |

Апрель 2021 г. (версия 5.88) |

|

CVE-2021-26855 |

Апрель 2021 г. (версия 5.88) |

|

CVE-2021-16855 |

Апрель 2021 г. (версия 5.88) |

|

Trojan:Win32/IISExchgSpawnCMD.A |

Апрель 2021 г. (версия 5.88) |

|

Trojan:Win32/CobaltLoader.A |

Апрель 2021 г. (версия 5.88) |

|

Trojan:BAT/CobaltLauncher.A |

Апрель 2021 г. (версия 5.88) |

|

CoinMiner |

Апрель 2021 г. (версия 5.88) |

|

Trojan:PowerShell/PoshExecEnc.A |

Апрель 2021 г. (версия 5.88) |

|

MinerDom |

Апрель 2021 г. (версия 5.88) |

|

Думок |

Апрель 2021 г. (версия 5.88) |

|

Chopdrop |

Апрель 2021 г. (версия 5.88) |

|

Jscript.EvalASPNET |

Апрель 2021 г. (версия 5.88) |

|

Backdoor:Win32/Toksor.A |

Апрель 2021 г. (версия 5.88) |

|

Timestomp |

Апрель 2021 г. (версия 5.88) |

|

Ggey |

Апрель 2021 г. (версия 5.88) |

|

Trojan:Win64/Shamian.A!dha |

Апрель 2021 г. (версия 5.88) |

|

Trojan:Win32/Shellcloader.A |

Апрель 2021 г. (версия 5.88) |

|

VirTool:Win32/Positu.A |

Апрель 2021 г. (версия 5.88) |

|

HackTool:PowerShell/LoadHandler.A |

Апрель 2021 г. (версия 5.88) |

|

Solorigate |

Февраль 2021 г. (версия 5.86) |

|

AnchorBot |

Январь 2021 г. (версия 5.85) |

|

AnchorDNS |

Январь 2021 г. (версия 5.85) |

|

AnchorLoader |

Январь 2021 г. (версия 5.85) |

|

BazaarLoader |

Январь 2021 г. (версия 5.85) |

|

BazaLoder |

Январь 2021 г. (версия 5.85) |

|

Базар |

Январь 2021 г. (версия 5.85) |

|

BazarBackdoor |

Январь 2021 г. (версия 5.85) |

|

Bazarcrypt |

Январь 2021 г. (версия 5.85) |

|

BazarLdr |

Январь 2021 г. (версия 5.85) |

|

BazarldrCrypt |

Январь 2021 г. (версия 5.85) |

|

Bazzarldr |

Январь 2021 г. (версия 5.85) |

|

Ротадерп |

Январь 2021 г. (версия 5.85) |

|

Rotocrypt |

Январь 2021 г. (версия 5.85) |

|

TrickBotCrypt |

Январь 2021 г. (версия 5.85) |

|

Ватет |

Январь 2021 г. (версия 5.85) |

|

Zload |

Январь 2021 г. (версия 5.85) |

|

ZLoader |

Январь 2021 г. (версия 5.85) |

|

ZloaderCrypt |

Январь 2021 г. (версия 5.85) |

|

ZloaderTeams |

Январь 2021 г. (версия 5.85) |

|

ZloaderVbs |

Январь 2021 г. (версия 5.85) |

|

Trojan.Win32/Ammyrat |

Сентябрь 2020 г. (версия 5.83) |

|

Cipduk |

Сентябрь 2020 г. (версия 5.83) |

|

Badaxis |

Сентябрь 2020 г. (версия 5.83) |

|

Basicape |

Сентябрь 2020 г. (версия 5.83) |

|

Маклер |

Сентябрь 2020 г. (версия 5.83) |

|

Стриликс |

Сентябрь 2020 г. (версия 5.83) |

|

НедостаткиAmmyy |

Март 2020 г. (5.81) |

|

Littlemetp |

Март 2020 г. (5.81) |

|

Ватет |

Январь 2020 г. (5,79) |

|

Триларк |

Январь 2020 г. (5,79) |

|

Dopplepaymer |

Январь 2020 г. (5,79) |

|

Trickbot |

Октябрь 2019 г. (5,76) |

|

ShadowHammer |

Май 2019 г. (5.72) |

|

Криптомикс |

Апрель 2019 г. (5.71) |

|

Win32/GraceWire |

Март 2019 г. (5.70) |

|

Win32/ChChes |

Декабрь 2018 г. (5,67) |

|

Win32/RedLeaves |

Декабрь 2018 г. (5,67) |

|

Win32/RedPlug |

Декабрь 2018 г. (5,67) |

|

Win32/RazerPitch |

Декабрь 2018 г. (5,67) |

|

Win32/UpperCider |

Декабрь 2018 г. (5,67) |

|

PowerShell/Wemaeye |

Октябрь 2018 г. (5.65) |

|

PowerShell/Wanascan.A |

Октябрь 2018 г. (5.65) |

|

PowerShell/Wannamine |

Октябрь 2018 г. (5.65) |

|

PowerShell/Lonit |

Октябрь 2018 г. (5.65) |

|

Win32/Plutruption! ARXep |

Июнь 2018 г. (5.61) |

|

Win32/Plutruption! ARXbxep |

Июнь 2018 г. (5.61) |

|

Win32/Adposhel |

Май 2018 г. (5.60) |

|

Win32/CoinMiner |

Май 2018 г. (5.60) |

|

PowerShell/Xurito |

Май 2018 г. (5.60) |

|

Win32/Modimer |

Апрель 2018 г. (5,59) |

|

Win64/Detrahere |

Март 2018 г. (5,58) |

|

Win32/Detrahere |

Март 2018 г. (5,58) |

|

Win32/Floxif |

Декабрь 2017 г. (5,55) |

|

Win32/SilverMob |

Декабрь 2017 г. (5,55) |

|

Win32/PhantomStar |

Декабрь 2017 г. (5,55) |

|

Win32/Autophyte |

Декабрь 2017 г. (5,55) |

|

Win32/FoggyBrass |

Декабрь 2017 г. (5,55) |

|

MSIL/DarkNeuron |

Декабрь 2017 г. (5,55) |

|

Win32/TangentCobra |

Декабрь 2017 г. (5,55) |

|

Win32/Wingbird |

Ноябрь 2017 г. (5.54) |

|

Win32/ShadowPad |

Октябрь 2017 г. (5.53) |

|

Win32/Xeelyak |

Октябрь 2017 г. (5.53) |

|

Win32/Xiazai |

Июнь 2017 г. (5,49) |

|

Win32/WannaCrypt |

Май 2017 г. (5.48) |

|

Win32/Chuckenit |

Февраль 2017 г. (5,45) |

|

Win32/Clodaconas |

Декабрь 2016 г. (5.43) |

|

Win32/Soctuseer |

Ноябрь 2016 г. (5.42) |

|

Win32/Barlaiy |

Ноябрь 2016 г. (5.42) |

|

Win32/Sasquor |

Октябрь 2016 г. (5.41) |

|

Win32/SupTab |

Октябрь 2016 г. (5.41) |

|

Win32/Ghokswa |

Октябрь 2016 г. (5.41) |

|

Win32/Xadupi |

Сентябрь 2016 г. (5.40) |

|

Win32/Suweezy |

Сентябрь 2016 г. (5.40) |

|

Win32/Prifou |

Сентябрь 2016 г. (5.40) |

|

Win32/NightClick |

Сентябрь 2016 г. (5.40) |

|

Win32/Rovnix |

Август 2016 г. (5.39) |

|

Win32/Neobar |

Август 2016 г. (5.39) |

|

Win32/Cerber |

Июль 2016 г. (5.38) |

|

Win32/Ursnif |

Июнь 2016 г. (5.37) |

|

Win32/Locky |

Май 2016 г. (5.36) |

|

Win32/Kovter |

Май 2016 г. (5.36) |

|

Win32/Samas |

Апрель 2016 г. (5.35) |

|

Win32/Bedep |

Апрель 2016 г. (5.35) |

|

Win32/Upatre |

Апрель 2016 г. (5.35) |

|

Win32/Vonteera |

Март 2016 г. (5.34) |

|

Win32/Fynloski |

Март 2016 г. (5.34) |

|

Win32/Winsec |

Декабрь 2015 г. (5.31) |

|

Win32/Drixed |

Октябрь 2015 г. (5.29) |

|

Win32/Brambul |

Октябрь 2015 г. (5.29) |

|

Win32/Escad |

Октябрь 2015 г. (5.29) |

|

Win32/Joanap |

Октябрь 2015 г. (5.29) |

|

Win32/Diplugem |

Октябрь 2015 г. (5.29) |

|

Win32/Blakamba |

Октябрь 2015 г. (5.29) |

|

Win32/Tescrypt |

Октябрь 2015 г. (5.29) |

|

Win32/Teerac |

Сентябрь 2015 г. (5.28) |

|

Win32/Kasidet |

Август 2015 г. (5.27) |

|

Win32/Critroni |

Август 2015 г. (5.27) |

|

Win32/Vawtrak |

Август 2015 г. (5.27) |

|

Win32/Crowti |

Июль 2015 г. (5.26) |

|

Win32/Reveton |

Июль 2015 г. (5.26) |

|

Win32/Enterak |

Июль 2015 г. (5.26) |

|

Win32/Bagopos |

Июнь 2015 г. (5.25) |

|

Win32/BrobanDel |

Июнь 2015 г. (5.25) |

|

Win32/OnlineGames |

Июнь 2015 г. (5.25) |

|

Win32/Gatak |

Июнь 2015 г. (5.25) |

|

Win32/IeEnablerCby |

Апрель 2015 г. (5.23) |

|

Win32/Dexter |

Апрель 2015 г. (5.23) |

|

Win32/Unskal |

Апрель 2015 г. (5.23) |

|

Win32/Saluchtra |

Апрель 2015 г. (5.23) |

|

Win32/CompromisedCert |

Март 2015 г. (5.22) |

|

Win32/Alinaos |

Март 2015 г. (5.22) |

|

Win32/NukeSped |

Февраль 2015 г. (5.21) |

|

Win32/Jinupd |

Февраль 2015 г. (5.21) |

|

Win32/Escad |

Февраль 2015 г. (5.21) |

|

Win32/Dyzap |

Январь 2015 г. (5.20) |

|

Win32/Emotet |

Январь 2015 г. (5.20) |

|

Win32/Zoxpng |

Ноябрь 2014 г. (5.18) |

|

Win32/Winnti |

Ноябрь 2014 г. (5.18) |

|

Win32/Tofsee |

Ноябрь 2014 г. (5.18) |

|

Win32/Derusbi |

Октябрь 2014 г. (5.17) |

|

Win32/Sensode |

Октябрь 2014 г. (5.17) |

|

Win32/Plugx |

Октябрь 2014 г. (5.17) |

|

Win32/Moudoor |

Октябрь 2014 г. (5.17) |

|

Win32/Mdmbot |

Октябрь 2014 г. (5.17) |

|

Win32/Hikiti |

Октябрь 2014 г. (5.17) |

|

Win32/Zemot |

Сентябрь 2014 г. (5.16) |

|

Win32/Lecpetex |

Август 2014 г. (5.15) |

|

Win32/Bepush |

Июль 2014 г. (5.14) |

|

Win32/Caphaw |

Июль 2014 г. (5.14) |

|

Win32/Necurs |

Июнь 2014 г. (5.13) |

|

Win32/Filcout |

Май 2014 г. (5.12) |

|

Win32/Miuref |

Май 2014 г. (5.12) |

|

Win32/Kilim |

Апрель 2014 г. (5.11) |

|

Win32/Ramdo |

Апрель 2014 г. (5.11) |

|

MSIL/Spacekito |

Март 2014 г. (5.10) |

|

Win32/Wysotot |

Март 2014 г. (5.10) |

|

VBS/Jenxcus |

Февраль 2014 г. (5.9) |

|

MSIL/Bladabindi |

Январь 2014 г. (5.8) |

|

Win32/Rotbrow |

Декабрь 2013 г. (5.7) |

|

Win32/Napolar |

Ноябрь 2013 г. (5.6) |

|

Win32/Deminnix |

Ноябрь 2013 г. (5.6) |

|

Win32/Foidan |

Октябрь 2013 г. (5.5) |

|

Win32/Shiotob |

Октябрь 2013 г. (5.5) |

|

Win32/Simda |

Сентябрь 2013 г. (5.4) |

|

Win32/Tupym |

Июнь 2013 г. (4.21) |

|

Win32/Kexqoud |

Май 2013 г. (4.20) |

|

Win32/Vicenor |

Май 2013 г. (4.20) |

|

Win32/fakedef |

Май 2013 г. (4.20) |

|

Win32/Vesenlosow |

Апрель 2013 г. (4.19) |

|

Win32/Redyms |

Апрель 2013 г. (4.19) |

|

Win32/Babonock |

Апрель 2013 г. (4.19) |

|

Win32/Wecykler |

Март 2013 г. (4.18) |

|

Win32/Sirefef |

Февраль 2013 г. (4.17) |

|

Win32/Lefgroo |

Январь 2013 г. (4.16) |

|

Win32/Ganelp |

Январь 2013 г. (4.16) |

|

Win32/Phdet |

Декабрь 2012 г. (4.15) |

|

Win32/Phorpiex |

Ноябрь 2012 г. (4.14) |

|

Win32/Weelsof |

Ноябрь 2012 г. (4.14) |

|

Win32/Folstart |

Ноябрь 2012 г. (4.14) |

|

Win32/OneScan |

Октябрь 2012 г. (4.13) |

|

Win32/Nitol |

Октябрь 2012 г. (4.13) |

|

Win32/Medfos |

Сентябрь 2012 г. (4.12) |

|

Win32/Matsnu |

Август 2012 г. (4.11) |

|

Win32/Bafruz |

Август 2012 г. (4.11) |

|

Win32/Kuluoz |

Июнь 2012 г. (4.9) |

|

Win32/Cleaman |

Июнь 2012 г. (4.9) |

|

Win32/Dishigy |

Май 2012 г. (4.8) |

|

Win32/Unruy |

Май 2012 г. (4.8) |

|

Win32/Gamarue |

Апрель 2012 г. (4.7) |

|

Win32/Bocinex |

Апрель 2012 г. (4.7) |

|

Win32/Claretore |

Апрель 2012 г. (4.7) |

|

Win32/Pluzoks.A |

Март 2012 г. (4.6) |

|

Win32/Yeltminky |

Март 2012 г. (4.6) |

|

Win32/Hioles |

Март 2012 г. (4.6) |

|

Win32/Dorkbot |

Март 2012 г. (4.6) |

|

Win32/Fareit |

Февраль 2012 г. (4.5) |

|

Win32/Pramro |

Февраль 2012 г. (4.5) |

|

Win32/Sefnit |

Январь 2012 г. (4.4) |

|

Win32/Helompy |

Декабрь 2011 г. (4.3) |

|

Win32/Cridex |

Ноябрь 2011 г. (4.2) |

|

Win32/Carberp |

Ноябрь 2011 г. (4.2) |

|

Win32/Dofoil |

Ноябрь 2011 г. (4.2) |

|

Win32/Poison |

Октябрь 2011 г. (4.1) |

|

Win32/EyeStye |

Октябрь 2011 г. (4.1) |

|

Win32/Kelihos |

Сентябрь 2011 г. (4.0) |

|

Win32/Bamital |

Сентябрь 2011 г. (4.0) |

|

Win32/Hiloti |

Август 2011 г. (3.22) |

|

Win32/FakeSysdef |

Август 2011 г. (3.22) |

|

Win32/Dursg |

Июль 2011 г. (3.21) |

|

Win32/Tracur |

Июль 2011 г. (3.21) |

|

Win32/Nuqel |

Июнь 2011 г. (3.20) |

|

Win32/Yimfoca |

Июнь 2011 г. (3.20) |

|

Win32/Rorpian |

Июнь 2011 г. (3.20) |

|

Win32/Ramnit |

Май 2011 г. (3.19) |

|

Win32/Afcore |

Апрель 2011 г. (3.18) |

|

Win32/Renocide |

Март 2011 г. (3.17) |

|

Win32/Cycbot |

Февраль 2011 г. (3.16) |

|

Win32/Lethic |

Январь 2011 г. (3.15) |

|

Win32/Qakbot |

Декабрь 2010 г. (3.14) |

|

Вирус:Win32/Sality.AT |

Ноябрь 2010 г. (3.13) |

|

Worm:Win32/Sality.AT |

Ноябрь 2010 г. (3.13) |

|

Win32/FakePAV |

Ноябрь 2010 г. (3.13) |

|

Win32/Zbot |

Октябрь 2010 г. (3.12) |

|

Win32/Vobfus |

Сентябрь 2010 г. (3.11) |

|

Win32/FakeCog |

Сентябрь 2010 г. (3.11) |

|

Trojan:WinNT/Sality |

Август 2010 г. (3.10) |

|

Вирус:Win32/Sality.AU |

Август 2010 г. (3.10) |

|

Worm:Win32/Sality.AU |

Август 2010 г. (3.10) |

|

Worm:Win32/Vobfus!dll |

Август 2010 г. (3.10) |

|

Worm:Win32/Vobfus.gen! C |

Август 2010 г. (3.10) |

|

Worm:Win32/Vobfus.gen! B |

Август 2010 г. (3.10) |

|

Worm:Win32/Vobfus.gen! A |

Август 2010 г. (3.10) |

|

Win32/CplLnk |

Август 2010 г. (3.10) |

|

Win32/Stuxnet |

Август 2010 г. (3.10) |

|

Win32/Bubnix |

Июль 2010 г. (3.9) |

|

Win32/FakeInit |

Июнь 2010 г. (3.8) |

|

Win32/Oficla |

Май 2010 г. (3.7) |

|

Win32/Magania |

Апрель 2010 г. (3.6) |

|

Win32/Helpud |

Март 2010 г. (3.5) |

|

Win32/Pushbot |

Февраль 2010 г. (3.4) |

|

Win32/Rimecud |

Январь 2010 г. (3.3) |

|

Win32/Hamweq |

Декабрь 2009 г. (3.2) |

|

Win32/PrivacyCenter |

Ноябрь 2009 г. (3.1) |

|

Win32/FakeVimes |

Ноябрь 2009 г. (3.1) |

|

Win32/FakeScanti |

Октябрь 2009 г. (3.0) |

|

Win32/Daurso |

Сентябрь 2009 г. (2.14) |

|

Win32/Bredolab |

Сентябрь 2009 г. (2.14) |

|

Win32/FakeRean |

Август 2009 г. (2.13) |

|

Win32/FakeSpypro |

Июль 2009 г. (2.12) |

|

Win32/InternetAntivirus |

Июнь 2009 г. (2.11) |

|

Win32/Winwebsec |

Май 2009 г. (2.10) |

|

Win32/Waledac |

Апрель 2009 г. (2.9) |

|

Win32/Koobface |

Март 2009 г. (2.8) |

|

Win32/Srizbi |

Февраль 2009 г. (2.7 ) |

|

Win32/Conficker |

Январь 2009 г. (2.6) |

|

Win32/Banload |

Январь 2009 г. (2.6) |

|

Win32/Yektel |

Декабрь 2008 г. (2.5) |

|

Win32/FakeXPA |

Декабрь 2008 г. (2.5) |

|

Win32/Gimmiv |

Ноябрь 2008 г. (2.4) |

|

Win32/FakeSecSen |

Ноябрь 2008 г. (2.4 ) |

|

Win32/Rustock |

Октябрь 2008 г. (2.3) |

|

Win32/Slenfbot |

Сентябрь 2008 г. (2.2) |

|

Win32/Matcash |

Август 2008 г. (2.1) |

|

Win32/Horst |

Июль 2008 г. (2.0) |

|

Win32/Lolyda |

Июнь 2008 г. (1.42) |

|

Win32/Ceekat |

Июнь 2008 г. (1.42) |

|

Win32/Zuten |

Июнь 2008 г. (1.42) |

|

Win32/Tilcun |

Июнь 2008 г. (1.42) |

|

Win32/Storark |

Июнь 2008 г. (1.42) |

|

Win32/Taterf |

Июнь 2008 г. (1.42) |

|

Win32/Frethog |

Июнь 2008 г. (1.42) |

|

Win32/Corripio |

Июнь 2008 г. (1.42) |

|

Win32/Captiya |

Май 2008 г. (1.41) |

|

Win32/Oderoor |

Май 2008 г. (1.41) |

|

Win32/Newacc |

Март 2008 г. (1.39) |

|

Win32/Vundo |

Март 2008 г. (1.39) |

|

Win32/Virtumonde |

Март 2008 г. (1.39) |

|

Win32/Ldpinch |

Февраль 2008 г. (1.38) |

|

Win32/Cutwail |

Январь 2008 г. (1.37) |

|

Win32/Fotomoto |

Декабрь 2007 г. (1.36) |

|

Win32/ConHook |

Ноябрь 2007 г. (1.35) |

|

Win32/RJump |

Октябрь 2007 г. (1.34) |

|

Win32/Nuwar |

Сентябрь 2007 г. (1.33) |

|

Win32/Zonebac |

Август 2007 г. (1.32) |

|

Win32/Virut.B |

Август 2007 г. (1.32) |

|

Win32/Virut.A |

Август 2007 г. (1.32) |

|

Win32/Busky |

Июль 2007 г. (1.31) |

|

Win32/Allaple |

Июнь 2007 г. (1.30) |

|

Win32/Renos |

Май 2007 г. (1.29) |

|

Win32/Funner |

Апрель 2007 г. (1.28) |

|

Win32/Alureon |

Март 2007 г. (1.27) |

|

Win32/Mitglieder |

Февраль 2007 г. (1.25) |

|

Win32/Stration |

Февраль 2007 г. (1.25) |

|

WinNT/Haxdoor |

Январь 2007 г. (1.24) |

|

Win32/Haxdoor |

Январь 2007 г. (1.24) |

|

Win32/Beenut |

Декабрь 2006 г. (1.23) |

|

Win32/Бронток |

Ноябрь 2006 г. (1.22) |

|

Win32/Tibs |

Октябрь 2006 г. (1.21) |

|

Win32/Passalert |

Октябрь 2006 г. (1.21) |

|

Win32/Harnig |

Октябрь 2006 г. (1.21) |

|

Win32/Sinowal |

Сентябрь 2006 г. (1.20) |

|

Win32/Bancos |

Сентябрь 2006 г. (1.20) |

|

Win32/Jeefo |

Август 2006 г. (1.19) |

|

Win32/Banker |

Август 2006 г. (1.19) |

|

Win32/Nsag |

Июль 2006 г. (1.18) |

|

Win32/Hupigon |

Июль 2006 г. (1.18) |

|

Win32/Chir |

Июль 2006 г. (1.18) |

|

Win32/Alemod |

Июль 2006 г. (1.18) |

|

Win32/Fizzer |

Июнь 2006 г. (1.17) |

|

Win32/Cissi |

Июнь 2006 г. (1.17) |

|

Win32/Plexus |

Май 2006 г. (1.16) |

|

Win32/Ganda |

Май 2006 г. (1.16) |

|

Win32/Evaman |

Май 2006 г. (1.16) |

|

Win32/Valla |

Апрель 2006 г. (1.15) |

|

Win32/Reatle |

Апрель 2006 г. (1.15) |

|

Win32/Locksky |

Апрель 2006 г. (1.15) |

|

Win32/Zlob |

Март 2006 г. (1.14) |

|

Win32/Torvil |

Март 2006 г. (1.14) |

|

Win32/Atak |

Март 2006 г. (1.14) |

|

Win32/Magistr |

Февраль 2006 г. (1.13) |

|

Win32/Eyeveg |

Февраль 2006 г. (1.13) |

|

Win32/Badtrans |

Февраль 2006 г. (1.13) |

|

Win32/Alcan |

Февраль 2006 г. (1.13) |

|

Win32/Parite |

Январь 2006 г. (1.12) |

|

Win32/Maslan |

Январь 2006 г. (1.12) |

|

Win32/Bofra |

Январь 2006 г. (1.12) |

|

WinNT/F4IRootkit |

Декабрь 2005 г. (1.11) |

|

Win32/Ryknos |

Декабрь 2005 г. (1.11) |

|

Win32/IRCBot |

Декабрь 2005 г. (1.11) |

|

Win32/Swen |

Ноябрь 2005 г. (1.10) |

|

Win32/Opaserv |

Ноябрь 2005 г. (1.10) |

|

Win32/Mabutu |

Ноябрь 2005 г. (1.10) |

|

Win32/Codbot |

Ноябрь 2005 г. (1.10) |

|

Win32/Bugbear |

Ноябрь 2005 г. (1.10) |

|

Win32/Wukill |

Октябрь 2005 г. (1.9) |

|

Win32/Mywife |

Октябрь 2005 г. (1.9) |

|

Win32/Gibe |

Октябрь 2005 г. (1.9) |

|

Win32/Antinny |

Октябрь 2005 г. (1.9) |

|

Win32/Zotob |

Сентябрь 2005 г. (1.8) |

|

Win32/Yaha |

Сентябрь 2005 г. (1.8) |

|

Win32/Gael |

Сентябрь 2005 г. (1.8) |

|

Win32/Esbot |

Сентябрь 2005 г. (1.8) |

|

Win32/Bobax |

Сентябрь 2005 г. (1.8) |

|

Win32/Rbot.MC |

Август 2005 A (1.7.1) |

|

Win32/Rbot.MB |

Август 2005 A (1.7.1) |

|

Win32/Rbot.MA |

Август 2005 A (1.7.1) |

|

Win32/Esbot.A |

Август 2005 A (1.7.1) |

|

Win32/Bobax.O |

Август 2005 A (1.7.1) |

|

Win32/Zotob.E |

Август 2005 A (1.7.1) |

|

Win32/Zotob.D |

Август 2005 A (1.7.1) |

|

Win32/Zotob.C |

Август 2005 A (1.7.1) |

|

Win32/Zotob.B |

Август 2005 A (1.7.1) |

|

Win32/Zotob.A |

Август 2005 A (1.7.1) |

|

Win32/Spyboter |

Август 2005 г. (1.7) |

|

Win32/Дюмару |

Август 2005 г. (1.7) |

|

Win32/Bagz |

Август 2005 г. (1.7) |

|

Win32/Wootbot |

Июль 2005 г. (1.6) |

|

Win32/Purstiu |

Июль 2005 г. (1.6) |

|

Win32/Optixpro |

Июль 2005 г. (1.6) |

|

Win32/Optix |

Июль 2005 г. (1.6) |

|

Win32/Hacty |

Июль 2005 г. (1.6) |

|

Win32/Spybot |

Июнь 2005 г. (1.5) |

|

Win32/Mytob |

Июнь 2005 г. (1.5) |

|

Win32/Lovgate |

Июнь 2005 г. (1.5) |

|

Win32/Kelvir |

Июнь 2005 г. (1.5) |

|

WinNT/FURootkit |

Май 2005 г. (1.4) |

|

WinNT/Ispro |

Май 2005 г. (1.4) |

|

Win32/Sdbot |

Май 2005 г. (1.4) |

|

Win32/Rbot |

Апрель 2005 г. (1.3) |

|

Win32/Mimail |

Апрель 2005 г. (1.3) |

|

Win32/Hackdef** |

Апрель 2005 г. (1.3) |

|

Win32/Sobig |

Март 2005 г. (1.2) |

|

Win32/Трезвый |

Март 2005 г. (1.2) |

|

Win32/Goweh |

Март 2005 г. (1.2) |

|

Win32/Bropia |

Март 2005 г. (1.2) |

|

Win32/Bagle |

Март 2005 г. (1.2) |

|

Win32/Zafi |

Февраль 2005 г. (1.1) |

|

Win32/Randex |

Февраль 2005 г. (1.1) |

|

Win32/Netsky |

Февраль 2005 г. (1.1) |

|

Win32/Korgo |

Февраль 2005 г. (1.1) |

|

Win32/Zindos |

Январь 2005 г. (1.0) |

|

Win32/Sasser |

Январь 2005 г. (1.0) |

|

Win32/Nachi |

Январь 2005 г. (1.0) |

|

Win32/Mydoom |

Январь 2005 г. (1.0) |

|

Win32/MSBlast |

Январь 2005 г. (1.0) |

|

Win32/Gaobot |

Январь 2005 г. (1.0) |

|

Win32/Doomjuice |

Январь 2005 г. (1.0) |

|

Win32/Berbew |

Январь 2005 г. (1.0) |

Мы максимизируем защиту клиентов, регулярно проверяя и приоритизируя наши подписи. Мы добавляем или удаляем обнаружения по мере развития ландшафта угроз.

Примечание: Для непрерывной защиты рекомендуется установить актуальный антивредоносный продукт следующего поколения.

Компонент отчетов

MSRT отправляет сведения в корпорацию Майкрософт, если обнаруживает вредоносное программное обеспечение или обнаруживает ошибку. Конкретная информация, отправляемая в корпорацию Майкрософт, состоит из следующих элементов:

-

Имя обнаруженного вредоносного программного обеспечения

-

Результат удаления вредоносных программ

-

Версия операционной системы

-

Языковой стандарт операционной системы

-

Архитектура процессора

-

Номер версии средства

-

Индикатор, указывающий, запускается ли средство Центром обновления Майкрософт, клиентский компонент Центра обновления Windows, автоматическим Обновления, Центром загрузки или с веб-сайта.

-

Анонимный GUID

-

Криптографический односторонний хэш (MD5) пути и имени файла каждого файла вредоносного программного обеспечения, который удаляется с компьютера.

Если на компьютере обнаружена вредоносная программа, средство предложит вам отправить информацию в корпорацию Майкрософт за пределами перечисленных здесь. Вам будет предложено в каждом из этих экземпляров, и эта информация отправляется только с вашего согласия. К дополнительным сведениям относятся следующие:

-

Файлы, которые, как предполагается, являются вредоносными программами. Средство определит нужные файлы.

-

Криптографический односторонний хэш (MD5) всех обнаруженных подозрительных файлов.

Вы можете отключить функцию создания отчетов. Сведения о том, как отключить компонент отчетов и как запретить отправку этой информации в корпорацию Майкрософт, см. в статье Развертывание средства удаления вредоносных программ Windows в корпоративной среде.

Возможные результаты сканирования

После запуска средства есть четыре main результатов, о которых средство удаления может сообщить пользователю:

-

Инфекции не обнаружено.

-

По крайней мере одна инфекция была обнаружена и удалена.

-

Инфекция была обнаружена, но не была удалена.

Заметка Этот результат отображается, если на компьютере обнаружены подозрительные файлы. Чтобы удалить эти файлы, следует использовать актуальный антивирусный продукт.

-

Инфекция была обнаружена и частично удалена.

Заметка Чтобы завершить это удаление, следует использовать актуальный антивирусный продукт.

Часто задаваемые вопросы о MSRT

A3: Да. В соответствии с условиями лицензионного соглашения этого средства средство можно распространить. Однако убедитесь, что вы распространяете последнюю версию средства.

A4: Если вы являетесь пользователем Windows 7, используйте Центр обновления Майкрософт или функцию автоматического Обновления Центра обновления Майкрософт, чтобы проверить, используете ли вы последнюю версию средства. Если вы решили не использовать Центр обновления Майкрософт и являетесь пользователем Windows 7, используйте клиентский компонент Центра обновления Windows. Или используйте функцию клиентский компонент Центра обновления Windows Автоматическое Обновления, чтобы проверить, используете ли вы последнюю версию средства. Кроме того, вы можете посетить Центр загрузки Майкрософт. Кроме того, если средство устарело более чем на 60 дней, средство напоминает вам о необходимости поиска новой версии средства.

A5: Нет. В будущих версиях средства номер статьи базы знаний Майкрософт останется как 890830. Имя файла средства при его загрузке из Центра загрузки Майкрософт будет меняться с каждым выпуском в соответствии с месяцем и годом выпуска этой версии средства.

A6: В настоящее время нет. Вредоносное программное обеспечение, предназначенное в средстве, основано на метриках, которые отслеживают распространенность и ущерб вредоносных программ.

A8: Некоторые сценарии могут помешать просмотру средства в Центре обновления Майкрософт, клиентский компонент Центра обновления Windows или автоматическом Обновления:

-

Если текущая версия средства уже запущена из клиентский компонент Центра обновления Windows, Центра обновления Майкрософт, автоматического Обновления или из любого из двух других механизмов выпуска, оно не будет повторно выпущено в клиентский компонент Центра обновления Windows или автоматически. Обновления.

-

Для автоматического Обновления при первом запуске средства необходимо войти в систему как член группы администраторов, чтобы принять условия лицензии.

A9: Средство предлагается для всех поддерживаемых версий Windows и Windows Server, перечисленных в разделе «Сводка», если выполняются следующие условия:

-

Пользователи используют последнюю версию клиентский компонент Центра обновления Windows или клиентский компонент Центра обновления Windows автоматический Обновления.

-

Пользователи еще не запускали текущую версию средства.

A11: Да. Даже если нет новых бюллетеней по безопасности за определенный месяц, средство удаления вредоносных программ будет повторно выпуском с поддержкой обнаружения и удаления последних распространенных вредоносных программ.

A12: Когда вам впервые предлагается средство удаления вредоносных программ из Центра обновления Майкрософт, клиентский компонент Центра обновления Windows или автоматического Обновления, вы можете отказаться от скачивания и запуска средства, отклонив условия лицензии. Это действие может применяться только к текущей версии средства или к текущей версии средства и к любым последующим версиям в зависимости от выбранного варианта. Если вы уже приняли условия лицензии и предпочитаете не устанавливать средство через клиентский компонент Центра обновления Windows, снимите флажок, соответствующий средству в пользовательском интерфейсе клиентский компонент Центра обновления Windows.

A14: В настоящее время средство удаления вредоносных программ не поддерживается на компьютере Windows Embedded.

A15: Нет. В отличие от большинства предыдущих более чистых средств, созданных корпорацией Майкрософт, MSRT не имеет необходимых компонентов для обновления системы безопасности. Однако мы настоятельно рекомендуем установить все критические обновления перед использованием средства, чтобы предотвратить повторное обнаружение вредоносным программным обеспечением, использующее уязвимости системы безопасности.

A18: Да. Вы можете использовать группу новостей microsoft.public.security.virus.

A19: В некоторых случаях при обнаружении определенных вирусов в системе средство очистки пытается восстановить зараженные системные файлы Windows. Хотя это действие удаляет вредоносное программное обеспечение из этих файлов, оно также может активировать функцию защиты файлов Windows. Если вы видите окно Защита файлов Windows, настоятельно рекомендуется следовать инструкциям и вставить компакт-диск Microsoft Windows. При этом очищенные файлы будут восстановлены в исходном, прединфекционном состоянии.

A20: Да, средство доступно на 24 языках.

A21: Средство использует файл с именем Mrtstub.exe для определенных операций. Если вы убедитесь, что файл подписан корпорацией Майкрософт, он является допустимым компонентом средства.

A22: Да. Если вы выполнили MSRT перед запуском компьютера в безопасный режим, доступ к MSRT можно получить по адресу %windir%\system32\mrt.exe. Дважды щелкните файл Mrt.exe, чтобы запустить MSRT, а затем следуйте инструкциям на экране.

Пропущенные выпуски

Следующие месяцы не имеют обновления MSRT:

-

Декабрь 2023 г.

-

Декабрь 2024 г.

-

Март 2025 г.

-

Апрель 2025 г.

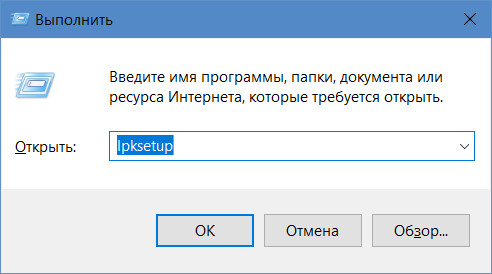

Привет, друзья. Windows обустроена так, что не все языки из неё можно удалить. Можно сколь угодно переводить интерфейс системы на другой язык, сколь угодно менять локационные сведения, но текущий язык системы и тот, который значился в её дистрибутиве или который указывался при установке в мультиязычных сборках, удалить юзабильным способом с использованием привычных системных настроек не удастся. А после обновления Windows 10 до April 2018 Update добавилась ещё одна проблема – региональные языковые пакеты в виде системных одних языков, но с раскладками клавиатуры других языков. Как удалить из Windows 10 ненужный язык, который не удаляется с использованием привычных системных средств?

{banner_google1}

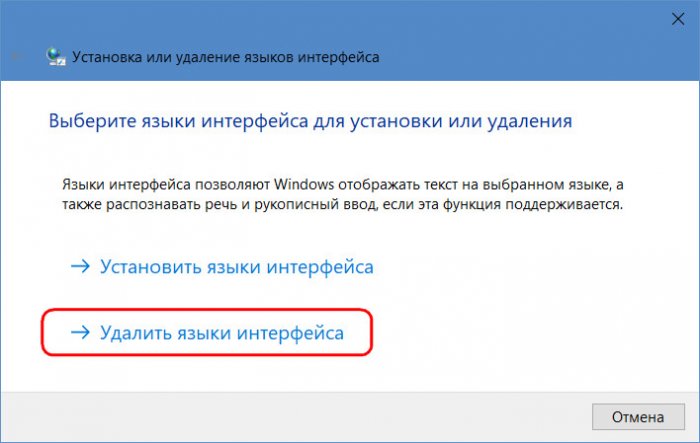

После внедрения April 2018 Update из панели управления «Десятки» исчезли языковые настройки. Теперь приложение «Параметры» — это единственное место, где предоставляется возможность юзабильной работы с языковыми настройками. Об этом мы уже говорили немногим ранее, в статье о том, как работать с языками в новых условиях Windows 10 April 2018 Update. Если ненужный язык не удаляется из-за проблем в работе приложения «Параметры» или из-за каких-то системных ошибок, можно прибегнуть к ещё оставшейся в системе альтернативе – к штатной утилите lpksetup. Запускаем её с помощью команды «Выполнить».

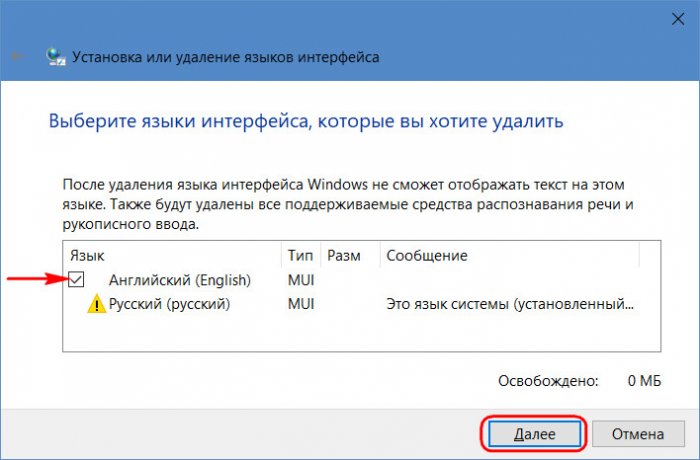

Выбираем «Удалить языки интерфейса».

Галочкой отмечаем, какой нужно удалить. Жмём «Далее».

И пробуем так вот удалить ненужный язык. Но, друзья, это всего лишь альтернатива функционалу управления языковыми пакетами в приложении «Параметры». Этот способ не решает вопрос с удалением упомянутых выше региональных языковых пакетов. Утилита lpksetup просто не увидит такие пакеты как отдельные системные языки. С ними придётся разбираться другими методами.

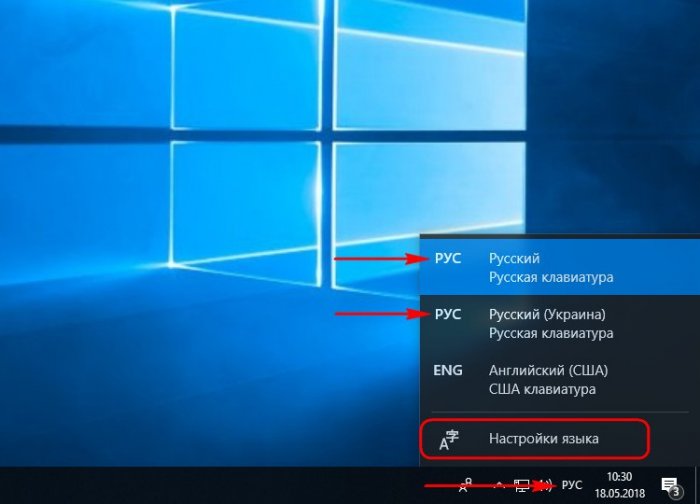

В среде Windows 10, обновлённой до April 2018 Update, кроме основного русскоязычного пакета, возможно существование дополнительных пакетов с русским языком для других стран – Украины, Молдовы, Казахстана, Беларуси и пр. Такие пакеты предусматривают в качестве системного языка русский, а в качестве раскладки – символику выбранной страны. Т.е. системный интерфейс (названия приложений, настроек, уведомлений) отображается на русском, а ввод с клавиатуры осуществляется на украинском, молдавском, белорусском и т.д. Такие региональные пакеты с нашим участием добавляются точно так же, как и обычные языковые пакеты.

Но в отдельных случаях они могут и сами появиться в системе. Региональные пакеты – это, по сути, аналог добавления раскладок других стран. Вот только проблемный этот аналог какой-то получается. Во-первых, глядя на языковую панель в системном трее, не поймёшь, какой из методов ввода сейчас активен – русский или другой страны. И тот, и тот отображаются как «РУС». Во-вторых, единожды установив русскоязычный пакет для другой страны, больше не сможем от него избавиться. Откроем языковые настройки Windows 10.

Для русскоязычного пакета другой страны недоступна функция удаления.

Региональный русский намертво приклеивается к системе и не удаляется даже при переводе языка системы на английский или любой другой язык. Поскольку русский – это язык дистрибутива Windows. С остальными языками ситуация аналогичная: английский, испанский, арабский и прочие распространённые языки существуют не только в виде основного языкового пакета, но также в виде дополнительных региональных пакетов для стран, где на этих языках говорят.

Избавиться от региональных языковых пакетов можно двумя способами:

• Первый – ненужный язык можно с помощью правки реестра убрать из методов ввода, чтобы он впустую не болтался при переключении раскладок;

• Второй – ненужный язык можно полностью удалить из системы с помощью PowerShell.

Смотрите далее, друзья, и выбирайте, какой из способов вам больше нравится. Ну или какой из них сработает.

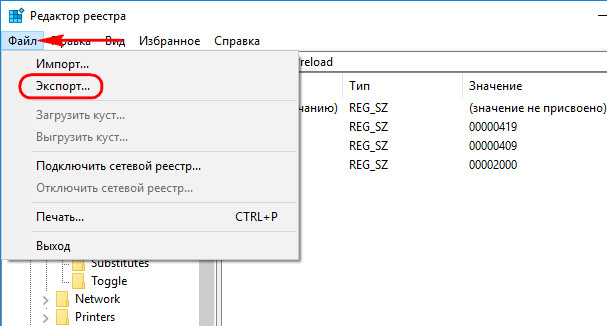

Если мы уберём региональный язык из методов ввода, он не исчезнет из приложения «Параметры», но он не будет отображаться на языковой панели в системном трее. Ну и, соответственно, не будет мешать при переключении языков и раскладок в процессе набора текста. Делается это с помощью реестра Windows.

Открыв редактор реестра, в первую очередь экспортируем его состояние. Экспорт реестра может пригодиться, если вдруг понадобится вернуть всё назад.

Далее раскрываем путь:

Компьютер\HKEY_CURRENT_USER\Keyboard Layout\Preload

В папке «Preload» в нашем случае имеется три пункта:

• Параметр 1 со значением 00000419 – это метод ввода основного русского;

• Параметр 2 со значением 00000409 – это метод ввода английского;

• Параметр 3 со значением 00002000 – это метод ввода украинского, того самого неудаляемого регионального языка.

Последний параметр нам, собственно, и нужно удалить.

Если в системе языков и раскладок установлено больше, чтобы не ошибиться, можно либо на время убрать их, либо найти по их значению справку в Интернете. Но даже ошибившись, помним об экспорте состояния реестра. Просто импортируем REG-файл и делаем всё по новой.

После проделанной операции перезаходим в систему. В методах ввода больше не должно быть лишнего языка, который мы убрали с помощью реестра. Кстати, мы его больше не сможем установить из магазина Microsoft Store.

Для полного удаления неудаляемого языка запускаем от имени администратора PowerShell. Сначала нам нужно отобразить перечень установленных в системе языков. Вводим команду:

Get-WinUserLanguageList

В нашем случае PowerShell показывает три установленных языка:

• Основной русский – ru,

• Английский — en-US,

• Региональный украинский – ru-UA.

Запоминаем порядок языковых пакетов. Но порядок нужно запоминать в исчислении, начиная с нуля:

• Основной русский – 0,

• Английский – 1,

• Украинский – 2.

И так далее, если у вас языков больше.

Чтобы убрать региональный украинский, нам нужно с помощью PowerShell установить перечень языковых пакетов, которые мы хотим оставить в системе. В нашем случае это русский и английский, т.е. языки №0 и №1. Вводим по очереди команды:

$lang = Get-WinUserLanguageList

Set-WinUserLanguageList $($lang[0], $lang[1])

Затем подтверждаем действие клавишей Y.

Первая из введённых команд – универсальная. Во второй команде в каждом отдельном случае необходимо подправить номера. В нашем случае в скобках мы указали порядковые номера оставляемых языковых пакетов:

• Первый русский — $lang[0];

• Второй английский $lang[1].

Если оставляемых языков больше, в скобках команды через запятую добавляем их порядковые номера, начиная с нуля. Примерно так:

Set-WinUserLanguageList $($lang[0], $lang[1], $lang[2], $lang[3], $lang[4], $lang[6])

Выпадать из последовательности должен только порядковый номер удаляемого языка.

После успешной такой операции ненужный язык мгновенно исчезнет. Ни перезаход в систему, ни перезагрузка не потребуется.

Решение проблемы одно: создаём скрипт (PowerShell ISE), в который добавляем нужные языки через запятую.

Вызываем реестр через Win+R командой regedit!

1. Я создал в корне диска С:/fix_languages.ps1

Get-WinUserLanguageList

Set-WinUserLanguageList -LanguageList ru,pl,en-US -Confirm

Set-WinUserLanguageList -LanguageList ru,pl –Confirm

Команды просто добавят в список языков ваши. Захотите ещё один язык, добавляем новый язык (в последнюю строчку!) после запятой и активируем снова: …ru, pl, ch … – пример!

Но! Во второй строчки постарайтесь ввести тот язык, который у вас прилетает из космоса (который хотите удалить).

2. Идём в реестр, по пути:

HKEY_LOCAL_MACHINE\SOFTWARE\Microsoft\Windows\CurrentVersion\Run

И добавляем строковый параметр с путём (кавычки необязательно): «C:\fix_languages.bat»

Название любое.

Путь должен быть ваш. При загрузке всё сработает, но можно вызывать вручную из каталога.

Потом! Выделяем всё и нажимаем F8! Ну то есть делаем это вручную!

Всё…

Всё, что можно сделать.

Можете, конечно, ходить в панель управления, добавлять язык за каждым разом и удалять.

Нет другого варианта. Чистка реестра и выдуманные строковое параметры вам не помогут!

Это проблема системы, не ваша.

В Windows 11 скрипты как-то ещё работают, раз на 2. То сработает, то нет.

Приходится запускать его вручную. Здесь скрипты вообще не работают.

PowerShell сделан таким образом, чтобы пользователь всегда запускал его вручную.

Вот когда, наконец-то, соединят CMD и PowerShell, что является полным бредом, будут скрипты работать. Пускай удаляют CMD, мы будем сидеть на PowerShell и будем счастливы.

CMD оставили только потому, что он простой и он им нравиться! Они его просто не бояться…

А пока предлагаю написать несколько потоков для связи CMD и PowerShell, чтобы данная программа запускалась автоматически и сама себя выполняла. Ну как вам?

Нет сегодня системы. Есть только радио!

Ещё добавлю: забудьте про Linux. Хватит мучаться с ним. Это система СЛОМАНА!

Linux написан на JAVA. Там JVM подключается, а JVM не работает. Их виртуальная машина изначально работала плохо по той причине, что JAVA язык несовершенный (испорченный с самого начала). Здесь ничего не поделать, нужно просто писать новую систему на новом языке. Моё предложение: С !

Так вот Android и iOs, MacOS (~ Linux) туда же… Там тоже JVM.

Вспоминаем историю с дохлым Symbian (изначально, в проекте: Deli). Туда тоже запихнули JVM и на теперешний момент эта система не работает.

Microsoft передаем привет, потому что данную проблему они не могут решить с 1998 года, ещё с Windows Net x86.