Если вам требуется, чтобы к компьютеру или ноутбуку с Windows 10, 8.1 или Windows 7 никто не мог подключить USB-накопители, вы можете запретить использование флешек, карт памяти и жестких дисков используя встроенные средства системы. Мышки, клавиатуры и другая периферия, не являющаяся хранилищем, продолжит работать.

В этой инструкции о том, как заблокировать использование USB флешек и других съемных накопителей с помощью редактора локальной групповой политики или редактора реестра. Также в разделе с дополнительной информацией о блокировке доступа через USB к устройствам MTP и PTP (камера, Android телефон, плеер). Во всех случаях для выполнения описываемых действий вы должны иметь права администратора в Windows. См. также: Запреты и блокировки в Windows, Как поставить пароль на флешку в BitLocker.

Запрет подключения USB флешек с помощью редактора локальной групповой политики

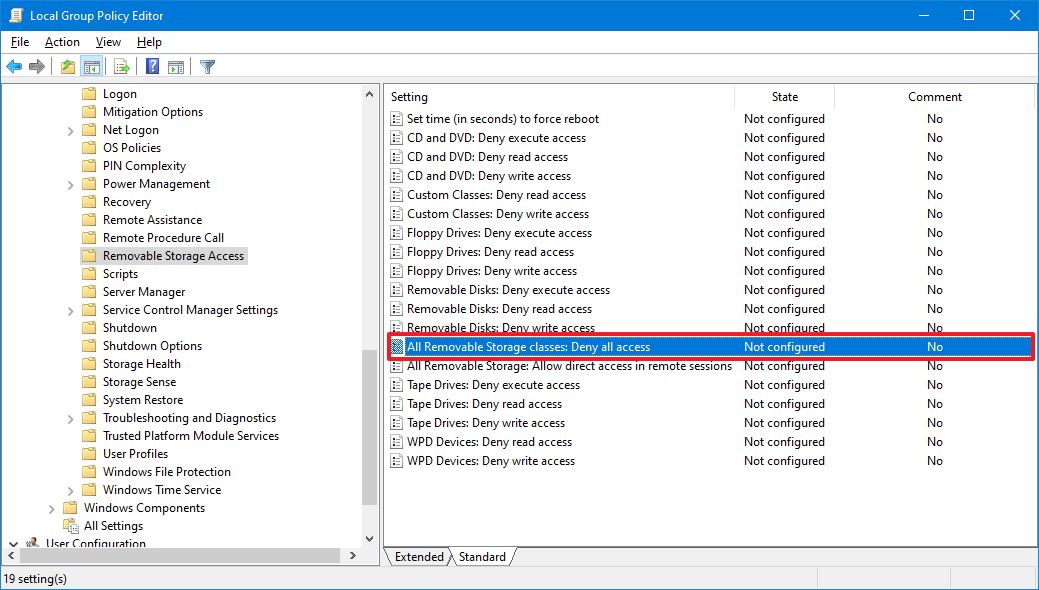

Первый способ более простой и предполагает использование встроенной утилиты «Редактор локальной групповой политики». Следует учитывать, что эта системная утилита недоступна в Домашней редакции Windows (если у вас такая версия ОС, используйте следующий способ).

Шаги по блокировке использования USB накопителей будут следующими:

- Нажмите клавиши Win+R на клавиатуре, введите gpedit.msc и нажмите Enter, откроется редактор локальной групповой политики.

- Если требуется запретить использование USB накопителей для всех пользователей компьютера, перейдите к разделу Конфигурация компьютера — Административные шаблоны — Система — Доступ к съемным запоминающим устройствам. Если требуется заблокировать доступ только для текущего пользователя, откройте аналогичный раздел в «Конфигурация пользователя».

- Обратите внимание на пункты «Съемные диски: Запретить выполнение», «Съемные диски: Запретить запись», «Съемные диски: Запретить чтение». Все они отвечают за блокировку доступа к USB-накопителям. При этом запрет чтения запрещает не только просмотр содержимого флешки или копирование с неё, но и остальные операции (на накопитель нельзя будет что-либо записать, запуск программ с него также не будет выполняться).

- Для того, чтобы, например, запретить чтение с USB накопителя, дважды нажмите по параметру «Съемные диски: Запретить чтение», установите значение «Включено» и примените настройки. Выполните то же самое для других требующихся вам пунктов.

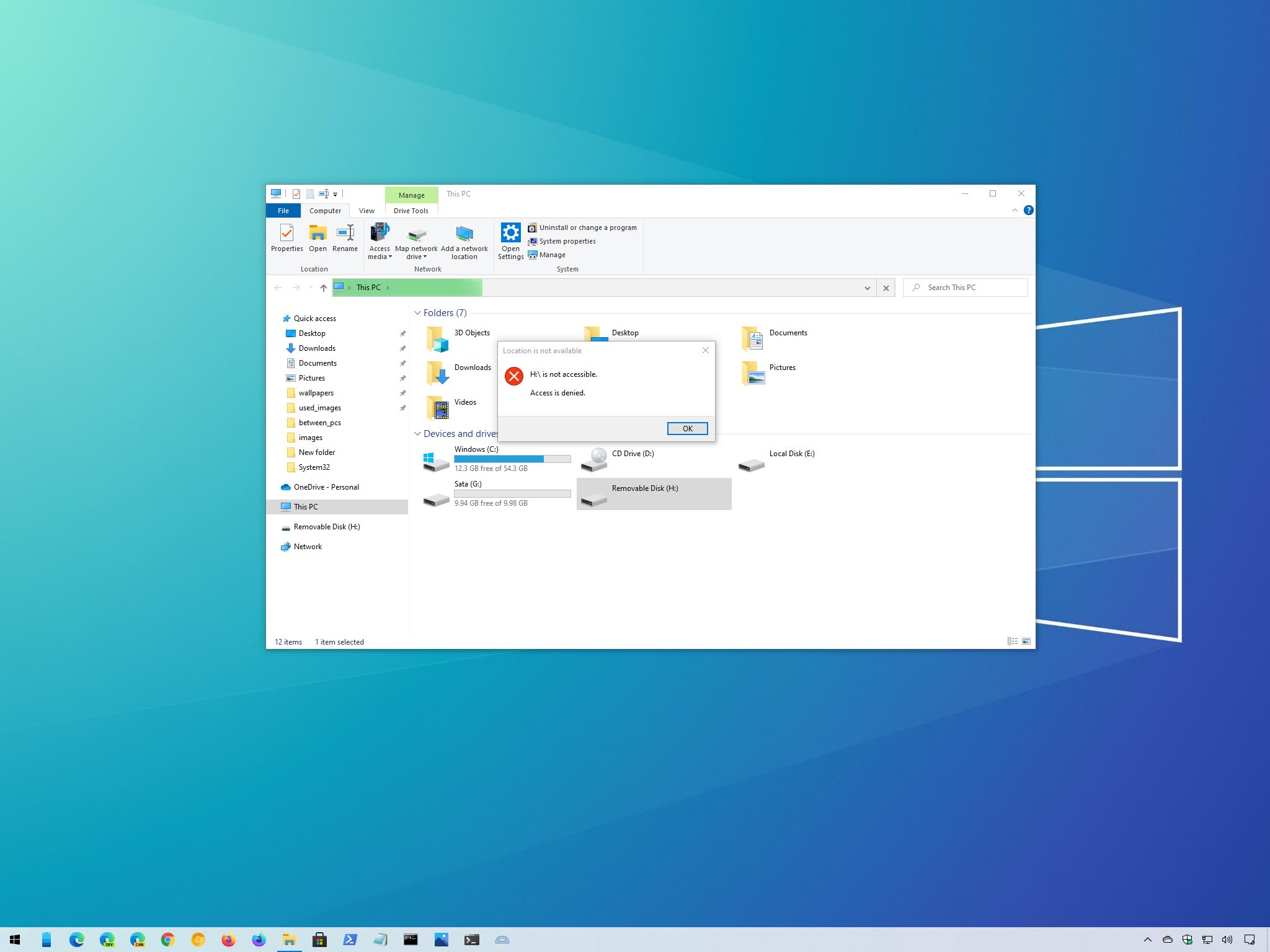

На этом процесс будет завершен, а доступ к USB заблокирован. Перезагрузка компьютера не требуется, однако, если на момент включения ограничений накопитель уже был подключен, изменения для него вступят в силу только после отключения и повторного подключения.

Как заблокировать использование USB флешки и других съемных накопителей с помощью редактора реестра

Если на вашем компьютере отсутствует редактор локальной групповой политики, ту же блокировку можно выполнить и с помощью редактора реестра:

- Нажмите клавиши Win+R на клавиатуре, введите regedit и нажмите Enter.

- В редакторе реестра перейдите к одному из разделов: первый — для запрета использования USB накопителей для всех пользователей. Второй — только для текущего пользователя

HKEY_LOCAL_MACHINE\SOFTWARE\Policies\Microsoft\Windows HKEY_CURRENT_USER\SOFTWARE\Policies\Microsoft\Windows

- Создайте подраздел RemovableStorageDevices, а в нем — подраздел с именем {53f5630d-b6bf-11d0-94f2-00a0c91efb8b}

- В этом подразделе создайте нужные параметры DWORD32 (даже для Windows x64) — с именем Deny_Read для запрета чтения и других операций, Deny_Execute — для запрета выполнения, Deny_Write — для запрета записи на USB накопитель.

- Установите значение 1 для созданных параметров.

Запрет использования USB флешек и других съемных накопителей вступит в силу сразу после внесения изменения (если на момент блокировки накопитель уже был подключен к компьютеру или ноутбуку, он будет доступен до отключения и повторного подключения).

Дополнительная информация

Некоторые дополнительные нюансы блокировки доступа к USB накопителям, которые могут оказаться полезными:

- Описанные выше способы работают для съемных USB флешек и дисков, однако не работают для устройств, подключенных по протоколу MTP и PTP (например, хранилище Android телефона продолжит быть доступным). Для отключения доступа по этим протоколам, в редакторе локальной групповой политики в том же разделе используйте параметры «WPD-устройства» для запрета чтения и записи. В редакторе реестра это будет выглядеть как подразделы {53f5630d-b6bf-11d0-94f2-00a0c91efb8b}, {6AC27878-A6FA-4155-BA85-F98F491D4F33} и {F33FDC04-D1AC-4E8E-9A30-19BBD4B108AE} в политиках RemovableStorageDevices (как описывалось выше) с параметрами Deny_Read и/или Deny_Write.

- Для того, чтобы в дальнейшем вновь включить возможность использования USB накопителей, просто удалите созданные параметры из реестра или установите «Выключено» в измененных ранее политиках доступа к съемным запоминающим устройствам.

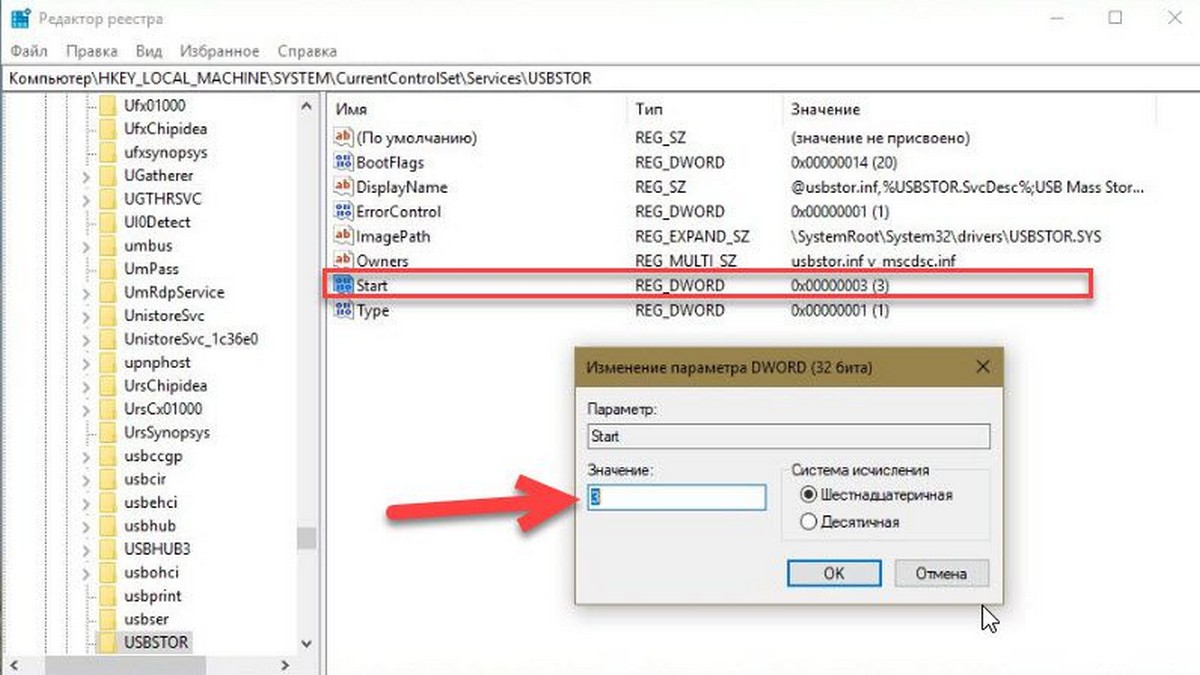

- Еще один способ блокировки USB накопителей — отключение соответствующей службы: в разделе реестра

HKEY_LOCAL_MACHINE\SYSTEM\CurrentControlSet\Services\USBSTOR

измените значение Start на 4 и перезагрузите компьютер. При использовании этого способа подключенные флешки даже не будут появляться в проводнике.

Помимо встроенных средств системы, есть сторонние программы для блокировки подключения различного рода USB устройств к компьютеру, в том числе и продвинутые инструменты наподобие USB-Lock-RP.

Хотите защитить данные на своем компьютере под управлением Windows 10, заблокировав или отключив USB-накопители на вашем ПК? В этом руководстве мы рассмотрим пять простых способов включения или отключения USB-накопителей в Windows 10.

Блокировка USB-накопителей в Windows 10 может быть выполнена разными способами. Вы можете использовать Реестр, BIOS или сторонние утилиты для включения или отключения USB-накопителей в системе Windows 10.

Ниже приведено пять способов включения или отключения USB-накопителей в Windows 10.

Способ 1 из 5

Включение и отключение USB-накопителей в Windows 10 с помощью реестра

Если вам удобно вносить изменения в реестр Windows, вы можете включить или отключить USB-накопители в Windows 10, вручную отредактировав реестр. Вот как это сделать.

Шаг 1: Откройте редактор реестра

Шаг 2: Перейдите к следующему разделу:

HKEY_LOCAL_MACHINE\SYSTEM\CurrentControlSet\Services\USBSTOR

Шаг 3: Теперь с правой стороны дважды кликните параметр «Start» и измените его значение на 4, чтобы отключить USB-накопители на вашем ПК с Windows 10. Измените значение Start на 3, чтобы включить USB-накопители и устройства хранения данных на вашем ПК.

Способ 2 из 5

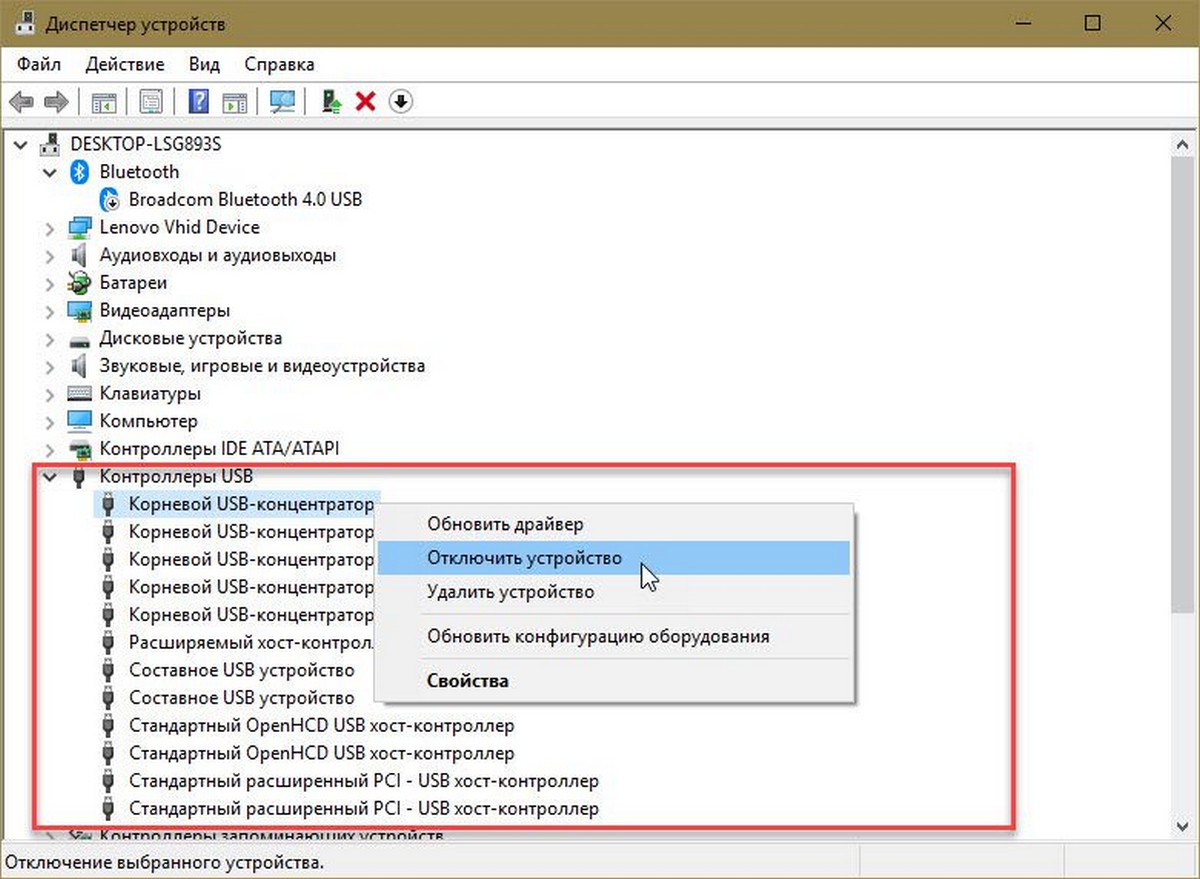

Включение и отключение USB-портов через диспетчер устройств

Знаете ли вы, что вы можете отключить все порты USB с помощью диспетчера устройств? Отключив USB-порты, вы запрещаете пользователям использовать USB-порты для подключения USB-накопителей к вашему компьютеру.

Когда вы отключите USB-порты, USB на вашем ПК не будут работать, и, следовательно, никто не сможет подключать USB-накопители. Вам нужно будет снова включить USB-порты для подключения устройств через USB. Вот как включить или отключить порты USB с помощью диспетчера устройств.

ВАЖНО: Мы рекомендуем создать точку восстановления системы перед отключением USB-портов, чтобы вы могли легко включить их снова, когда захотите.

Шаг 1: Кликните правой кнопкой мыши на кнопке «Пуск» на панели задач и выберите «Диспетчер устройств».

Шаг 2: Разверните Контроллеры USB. Кликните правой кнопкой мыши на все записи оду за другой, и нажмите «Отключить устройство». Нажмите кнопку «Да», когда вы увидите диалоговое окно подтверждения.

Способ 3 из 5

Используйте USB Drive Disabler для включения или отключения USB-накопителей

Если вы не хотите редактировать реестр вручную, вы можете использовать бесплатный инструмент под названием USB Drive Disabler для быстрого включения или отключения USB-накопителей на вашем ПК. Просто загрузите USB Disabler, запустите его, а затем выберите «Включить USB-диски» или «Отключить USB-диски», чтобы включить или отключить USB-накопители на вашем ПК.

Загрузить USB Drive Disabler

Способ 4 из 5

Отключить или включить USB-порты в BIOS

Некоторые производители предлагают опцию в BIOS / UEFI для отключения или включения USB-портов. Загрузите BIOS / UEFI и проверьте, есть ли опция для отключения или включения USB-портов. Проверьте руководство пользователя вашего ПК, чтобы узнать, присутствует ли опция включения или отключения USB-портов в BIOS / UEFI.

Способ 5 из 5

Включение и отключение USB-накопителей с USB Guard

Nomesoft USB Guard — еще одна бесплатная утилита для блокировки USB-накопителей на компьютерах под управлением Windows 10 и более ранних версий Windows. Вы должны использовать эту программу как администратор для включения или отключения USB-накопителей.

Скачать Nomesoft USB Guard

Если вы хотите защитить накопители USB, обратитесь к следующей статье для получения подробной информации:

Как включить защиту от записи для USB накопителей в Windows 10

Защита от записи USB дисков- может быть полезной в качестве дополнительной опции безопасности.

Внешние устройства, такие как USB-накопители, играют двойную роль: они повышают производительность, обеспечивая быструю передачу данных, но одновременно представляют значительные риски безопасности. Организации в различных отраслях сталкиваются с проблемами защиты своей конфиденциальной информации. поскольку нерегулируемое использование USB-устройств может привести к несанкционированному доступу к данным, проникновению вредоносного ПО и нарушению нормативных требований.

Управление внешними устройствами стало одним из важнейших элементов надежных организационных стратегий безопасности. С ростом сложности угроз безопасности устройств современные рабочие места требуют более строгого и детального контроля за использованием устройств для защиты целостности данных и предотвращения сбоев в работе. Возможность регулирования доступа к USB является технической мерой и важнейшей частью обеспечения соблюдения политик безопасности в масштабах всей компании и соответствия нормативным стандартам.

Этот блог представляет собой пошаговое руководство по отключению портов USB на устройствах Windows 11 и 10. В нем также объясняется, почему отключение портов USB на устройствах Windows имеет важное значение для обеспечения безопасности на рабочем месте.

Как отключить USB-порты на устройствах Windows 10 и 11?

Способ 1: использование диспетчера устройств

Диспетчер устройств — это встроенный инструмент Windows, который позволяет управлять оборудованием, включая порты USB. Отключение USB-накопителей с помощью этого метода просто и идеально подходит для быстрых исправлений.

Действия по отключению USB-накопителей через диспетчер устройств:

Шаг 1. Нажмите ‘Windows + X’ и выберитеДиспетчер устройств’ чтобы открыть диспетчер устройств.

Шаг 2. В окне «Диспетчер устройств» разверните «Контроллеры универсальной последовательной шины чтобы просмотреть список подключенных USB-устройств.

Шаг 3. Щелкните правой кнопкой мыши по любому из перечисленных USB-драйверов и выберите ««Отключить устройство».

Шаг 4. Нажмите Да для подтверждения и отключения функции USB-накопителя.

Плюсы и минусы

- Плюсы: Просто и быстро в исполнении.

- Минусы: Легко отменить, если у кого-то есть административный доступ к системе.

Метод 2: Редактор групповой политики (Windows Pro, Enterprise)

Если вы управляете несколькими устройствами на рабочем месте или вам требуется более комплексное решение, редактор групповой политики — отличный выбор. Он позволяет вам создавать общесистемные ограничения для эффективного отключения USB-накопителей.

Действия по отключению USB-портов с помощью редактора групповой политики:

Шаг 1. Press «Windows + R», тип ‘gpedit.msc’, и нажмите ‘Войти’ , чтобы открыть редактор групповой политики.

Шаг 2. Перейдите к ‘Политики доступа к USB-устройствам перейдя к ‘«Конфигурация компьютера > Административные шаблоны > Система > Доступ к съемным носителям».

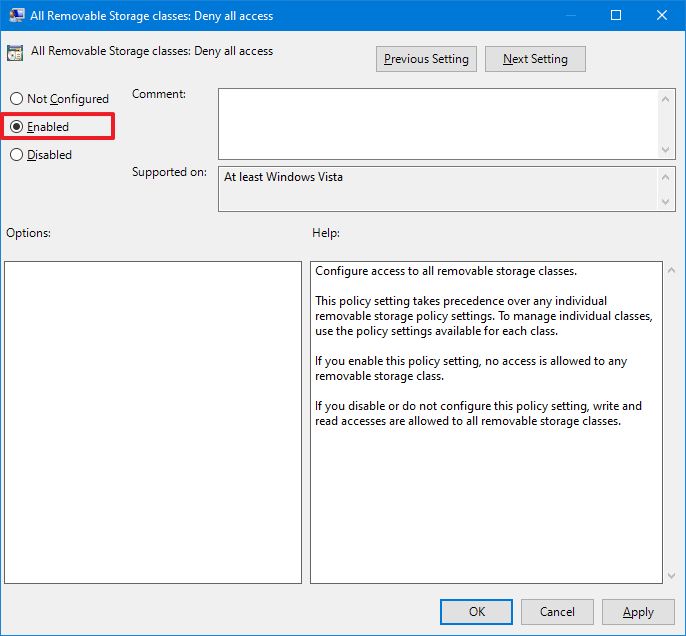

Шаг 3. Дважды щелкните ‘Все классы съемных носителей > Запретить любой доступ, установите его на ‘Включено’и щелкните «ХОРОШО’.

Шаг 4. Примените изменения, перезагрузив устройство.

Плюсы и минусы

- Плюсы: Эффективно в корпоративных средах; применяет общесистемные политики.

- Минусы: Доступно только в версиях Windows Pro и Enterprise.

Метод 3: Редактор реестра

Для более технического подхода редактирование реестра Windows позволяет вам отключить USB-накопители на более глубоком уровне. Этот метод мощный, но требует осторожности, чтобы избежать системных ошибок.

Действия по отключению USB-портов с помощью редактора реестра:

Шаг 1. Press «Windows + R», тип ‘regedit ‘, и нажмите ‘Enter‘ для доступа к редактору реестра.

Шаг 2. Найдите настройки USB, перейдя по ссылке «HKEY_LOCAL_MACHINE\SYSTEM\CurrentControlSet\Services\USBSTOR».

Шаг 3. Теперь измените начальное значение. дважды щелкнув «Начало’ запись и изменение ее значения на ‘4′. Это отключает драйвер USB-накопителя.

Шаг 4. Сохраните изменения и перезагрузите компьютер, чтобы отключить USB-накопители.

Плюсы и минусы

- Плюсы: Обеспечивает надежное и постоянное решение.

- Минусы: Риск нестабильности системы при неправильном редактировании реестра.

Метод 4: Использование безопасности Windows (AppLocker/Device Guard)

Инструменты безопасности Windows, такие как AppLocker и Device Guard, предлагают расширенные возможности блокировки USB-устройств путем контроля доступа к приложениям и устройствам.

Действия по блокировке USB-портов с помощью безопасности Windows:

Шаг 1. Открыто ‘«Политика локальной безопасности» , введя «secpol.msc’ в ‘Бегать’ диалоговое окно.

- Перейдите к ‘Политики управления приложениями > AppLocker > Правила для упакованных приложений».

- Создайте правило для блокировки приложений или исполняемых файлов, связанных с USB.

Шаг 2. Включить Device Guard для ограничения несанкционированной установки устройств.

Шаг 3. Примените изменения и перезапустите систему, чтобы активировать политики.

Плюсы и минусы

- Плюсы: Широкие возможности настройки; подходит для организаций, которым необходим детальный контроль.

- Минусы: Сложность настройки и управления для нетехнических пользователей.

Метод 5: Использование сторонних инструментов (например, UEM) для отключения USB-портов

Если вы управляете несколькими устройствами Windows на рабочем месте или в образовательной среде, ручное отключение USB-накопителей в отдельных системах занимает много времени. Более того, это может привести к неправильной настройке из-за человеческой ошибки. Такие ошибки могут сделать устройства вашей организации уязвимыми для таких угроз, как вредоносное ПО и потеря данных.

Здесь используются сторонние инструменты, такие как Решения для унифицированного управления конечными точками (UEM), вступают в игру. Инструменты UEM упрощают процесс блокировки USB-накопителей и обеспечивают централизованный контроль, облегчая внедрение и управление политиками безопасности для большого парка устройств.

Как отключить USB-порты в Windows 10 и 11 с помощью Scalefusion UEM?

Вы можете ограничить периферийный доступ к вашим управляемым устройствам Windows, отключив порты USB с помощью Scalefusion UEM. Выполните следующие шаги:

Шаг 1. Войдите в панель управления Scalefusion UEM.

Шаг 2. Перейдите к «Профили и политики устройств» и нажмите «Профили устройств

Шаг 3. Выберите существующий профиль Windows или создайте новый, чтобы применить ограничения. После выбора нажмите на ‘Редактировать’ кнопка для настройки профиля.

Шаг 4. А «Создать новый профиль» Появится окно. Здесь нажмите на «Настройка» вкладку на панели слева.

Шаг 5. Теперь нажмите на «Настройки агента Scalefusion» и перейдите в ‘Генеральная’ вкладка. Под этой вкладкой перейдите к ‘Настройки периферийных устройств USB. Здесь вы можете заблокировать USB-порт в Windows для следующих типов устройств:

а. Блокировать устройства ввода: Это ограничивает доступ любой клавиатуры и мыши к USB-порту.

б) Устройства Block Media: Это блокирует доступ любой внешней камеры и адаптера Wi-Fi к порту USB.

в) Блокировать сетевой адаптер: Это блокирует подключение любых сетевых кабелей локальной сети к USB-порту устройства.

Шаг 6. Перейти к «Расширенные настройки» и нажмите на «Общие настройки» вкладка. Здесь снимите галочку с «Разрешить USB-подключения и карты памяти (SD)» чтобы отключить USB-подключения и внешние карты памяти от доступа к USB-порту вашего устройства Windows. Затем нажмите на «Обновить профиль» а затем применить профиль устройства к разным группам пользователей и устройств.

Почему следует отключать USB-порты в Windows 10 и 11?

USB-накопители — удобный способ передачи файлов, но они также представляют существенные риски безопасности, особенно в профессиональных и чувствительных средах. Вот основные проблемы безопасности, которые требуют отключения USB-портов на устройствах Windows:

1. Утечка или кража данных

USB-накопители позволяют частным лицам легко переносить конфиденциальную информацию из организации, не оставляя следов. Независимо от того, преднамеренная или случайная, несанкционированная передача конфиденциальных данных или информации о клиентах может иметь серьезные последствия. Предприятия могут столкнуться с судебными исками, репутационным ущербом или финансовыми потерями из-за утечки данных. Отключая USB-порты, организации могут предотвращать такие инциденты и лучше контролировать свои критически важные данные.

2. Вредоносное ПО и вирусы

Внешние USB-накопители являются печально известной точкой входа для вредоносных программ, включая вирусы, программы-вымогатели и шпионское ПО. Одно зараженное USB-устройство может обойти традиционные меры безопасности и поставить под угрозу целую сеть. Громкие атаки программ-вымогателей часто начинаются с простых действий, таких как подключение непроверенного USB-накопителя. Такие заражения могут нарушить работу, украсть конфиденциальные данные или даже потребовать солидный выкуп. Отключение USB-накопителей помогает создать надежную линию защиты от этих угроз.

3. Соблюдение норм на рабочем месте

Многие отрасли работают в рамках строгих нормативных рамок, которые требуют жесткого контроля над передачей данных и использованием устройств. Например, организации здравоохранения, работающие в соответствии с HIPAA, или финансовые учреждения, работающие в соответствии с рекомендациями PCI DSS, должны контролировать и ограничивать доступ к внешним хранилищам. USB-устройства, если их не проверять, могут привести к нарушению требований и крупным штрафам. Блокировка доступа к USB гарантирует, что вся обработка данных соответствует нормативным стандартам, сокращая юридические и Финансовые риски для организаций.

4. Предотвращение несанкционированного доступа

USB-накопители могут служить инструментами для несанкционированного доступа к конфиденциальным корпоративным системам. Злоумышленник может использовать USB для выполнения команд, установки программ-бэкдоров или кражи данных незамеченным. Это особенно касается общих рабочих сред, где доступ к устройствам не всегда может тщательно контролироваться. Отключая USB-порты, организации ограничивают доступ несанкционированных пользователей к использованию корпоративных устройств, повышая общую безопасность.

5. Снижение рисков BYOD

Наша команда Принесите свое собственное устройство (BYOD) Тенденция позволяет сотрудникам использовать личные устройства для работы, что повышает гибкость и удобство. Однако личные устройства часто используются совместно или в нерабочих условиях, что повышает риск заражения вредоносным ПО или случайного вмешательства. Подключение таких устройств к корпоративным системам через порты USB может поставить под угрозу безопасность, особенно если устройства не имеют надлежащей антивирусной защиты. Отключение доступа USB на устройствах BYOD обеспечивает лучшую защиту от этих рисков при сохранении протоколов безопасности организации.

Рассмотрите возможность использования Scalefusion UEM для отключения USB-портов на устройствах Windows

Управление безопасностью нескольких устройств Windows в организации может быть сложной задачей, особенно с учетом растущих угроз несанкционированного доступа, вредоносных программ и утечек данных.

Scalefusion UEM предоставляет передовое решение для снижения этих рисков, предлагая дополнительный уровень безопасности, централизованный контроль и улучшенную видимость на всех управляемых конечных точках.

Почему стоит выбрать Scalefusion UEM для защиты устройств Windows?

а. Дополнительный уровень безопасности: Scalefusion UEM выходит за рамки стандартных мер безопасности, позволяя ИТ-администраторам внедрять детальные ограничения на использование устройств. Такие функции, как отключение USB-портов, гарантируют, что только авторизованные лица и устройства имеют доступ к конфиденциальным корпоративным данным. Снижая риски, связанные с непроверенными USB-устройствами, Scalefusion UEM помогает создать безопасную цифровую среду.

б) Централизованное управление: Одной из выдающихся особенностей Scalefusion UEM является его способность управлять несколькими устройствами Windows с одной консоли. ИТ-отделы могут развертывать и применять политики, такие как отключение USB-накопителей, по всему инвентарю устройств без необходимости физического доступа к каждому устройству. Этот централизованный подход экономит время и снижает вероятность человеческой ошибки.

в) Лучшая видимость: Scalefusion UEM предоставляет ИТ-администраторам подробную информацию об использовании устройств, помогая им отслеживать соответствие организационным политикам. Этот уровень видимости гарантирует, что любые потенциальные уязвимости или отклонения будут выявлены и устранены незамедлительно.

г. Общая защита: Помимо управления USB-накопителями, Scalefusion UEM предлагает такие функции, как управление исправлениями, условный доступ к электронной почте, Шифрование битлокером, настройка браузера, управление приложениями, отчеты в реальном времени, удаленное устранение неполадок, обеспечение соответствия и многое другое. Эти возможности гарантируют, что организации будут поддерживать надежную позицию безопасности, защищать конфиденциальные данные и соблюдать отраслевые нормы.

Интегрируя Scalefusion UEM в свою стратегию безопасности, вы получаете инструменты, необходимые для предотвратить несанкционированный доступ к данным, защита от вредоносных угроз и эффективное управление устройствами. Scalefusion UEM упрощает управление конечными точками, обеспечивая при этом безопасность цифровых активов вашей организации, что делает его бесценным решением для современного бизнеса.

Закажите демо и начните свой 14-дневная бесплатная пробная версия сегодня, чтобы узнать больше о том, как Scalefusion UEM может повысить безопасность вашей организации.

Key Points

- How to disable USB drives on Windows

- Registry Editor

- Edit

HKEY_LOCAL_MACHINE\SYSTEM\CurrentControlSet\Services\USBSTOR→ Set Start value to 4

- Edit

- Group Policy Editor

gpedit.msc→ Computer Configuration → Administrative Templates → System → Removable Storage Access → Enable “Deny Execute Access”- For multiple devices, use Group Policy Management Console on a domain controller

- Device Manager

- Right-click USB ports under “Universal Serial Bus controllers” → Disable

- Risk: May disable mouse/keyboard if they use the same ports

- Third-party tools

- Use specialized software (e.g., USB Block, USB Lock RP) for remote management or advanced restrictions

- Registry Editor

- Key risks of USB drives

- Data loss/theft if drives are lost, stolen, or used maliciously

- Malware transmission via hidden files or firmware exploits

- Physical damage from malicious USB devices designed to fry hardware

- Impacts of disabling USB

- Users lose plug-and-play file sharing; ensure they know about this policy

- Encourage cloud storage or network shares to manage data securely

- Manual endpoint management is error-prone—use endpoint security solutions for consistent policy enforcement

This concise guide demonstrates how to disable USB drives on Windows and handle USB drive risks. Blocking USB access is important to security in Windows 11 and Windows 10 deployments in organizations, as well as on personal devices, as it can prevent the spread of malware, data theft, and even physical damage to devices.

How to disable USB drives in Windows

The method you use to disable USB drives in Windows will depend on whether you are managing a single device or multiple. Before you make any changes to your system, it is recommended that you perform a full backup.

Note that you will need to be logged in as an Administrator to perform all the below tasks.

Using Windows Registry Editor to disable USB storage

This method for disabling USB drives allows other USB devices to continue functioning, and is done via the Windows Registry:

- Right-click on the Start button, click Run, and enter “regedit” to open the Registry Editor.

- Within the Registry editor, navigate to HKEY_LOCAL_MACHINESYSTEMCurrentControlSetServicesUSBSTOR.

- Edit the value for the Start Registry Key in USBSTOR path and change it to 4.

- To revert this change and re-enable USB storage, change the value of Start back to 3.

When the value of the Start Registry Key in USBSTOR is set to 4, nothing will happen when a USB drive is connected, and an error will appear in the device manager entry for the USB storage device.

Using Windows Group Policy Editor to disable USB storage

You can also use Group Policy to disable USB drive access on a single machine, or on a Windows Domain using Active Directory:

- Right-click on the Start button, click Run, and enter “gpedit.msc” to open the Group Policy Editor.

- In the Group Policy Editor, use the navigation tree in the left panel to navigate to Computer Configuration/Administrative Template/System/Removable Storage Access.

- In the right panel, select Removable Disks: Deny Execute Access.

- Check Enabled to enable this policy and disable removable USB storage.

If you want to deploy this policy to multiple machines in a Windows Domain, use the Group Policy Management Console by running gpmc.smc on a domain controller. Then, enable the above policy for the Organizational Unit you want to disable removable USB storage for. This allows you to enable the restriction based on users’ group membership, or for specific machines.

Using the Device Manager to Disable USB Ports

To block USB access on a single computer, you can use the Device Manager. Note that this method comes with the risk that you disable the USB port or controller that your mouse and keyboard are connected to, so it is recommended that you use a method for disabling USB storage devices only, or set a system restore point before you start so that the change can be rolled back.

- Right-click on the Start button and click Device Manager.

- Expand the Universal Serial Bus controllers tree menu item.

- Right click and disable USB ports as required.

Using third-party tools to block USB access

There are a number of products that allow you to disable USB drives in Windows, in some cases allowing for remote management of devices. These include USB Block and USB Lock RP.

Unless you need control over which specific USB devices can be connected, adding additional USB management software to your system is usually seen as unnecessary given Windows’ built-in ability to block access to USB storage (including the ability to restrict other specific kinds of USB devices using PowerShell).

If more robust protection is required in a corporate environment, a full endpoint security solution addresses both the risks posed by USB devices, as well as other cybersecurity threat vectors.

Understanding USB drive risks

There are several risks posed by removable USB storage that are solved by discouraging or preventing their use:

- Data breaches and theft: USB drives containing sensitive information can be easily lost by an employee, resulting in a data breach. Theft is also an issue, as is the risk that an employee bypasses data access restrictions by using a colleague’s computer to load information they are not privy to on a USB stick, and sharing it.

- Data loss and corruption: USB drives are not reliable storage devices. Discouraging their use removes the risk of an employee moving important data onto a USB stick, and it subsequently being lost or corrupted.

- Malware and firmware infections: Some malware is able to spread via USB either as files or hidden in firmware, bypassing network protections. Additionally, some cyber attacks occur when an infected USB stick is intentionally left where a targeted employee is likely to find it and plug it in to see what’s on it (for example, on a shop counter, or building reception desk).

USB devices can also pose a physical threat. Specialized USB sticks that contain high-voltage hardware have been deployed by attackers to damage devices when they are plugged in. This makes securing public devices vital: not only should USB storage be disabled, but access to physical USB ports should also be restricted.

Use cases and impacts of disabling USB drives

The primary impact of disabling USB storage is on your users. To reduce complaints about USB drives not working, make sure they are aware of the changes you are enacting on their devices.

While some Windows security solutions make it possible to whitelist specific USB storage devices, this doesn’t prevent them from being used in other computers outside your control, potentially infecting them with malware. Instead, consider deploying cloud storage or network shares that can be monitored for misuse and malware, for your users to share files or work on them when out of the office.

Manually securing endpoints leads to security holes and breaches

Attempting to manually manage more than a few devices is likely to result in misconfiguration, leaving your organization’s devices vulnerable to the threats posed by insecure USB storage devices. It is important that the same policies are applied to devices for consistency and maintainability.

If you are tasked with securing multiple Windows devices on a network, consider a security solution that addresses not just the risks posed by USB devices but also cybersecurity threats such as malware, phishing, hackers, and user error. Endpoint management provided by NinjaOne gives you full visibility over your fleet of devices and allows you to enforce Windows policies and monitor for malware and potential data breaches for complete control of your IT environment.

(Image credit: Windows Central)

On Windows 10, if a USB or another supported port is available on the computer, users can connect removable storage devices (such as USB flash drives, external hard drives, and other types of mass storage devices) to access or export data.

Although it’s a common practice to use removable drives, there are times when you may want to restrict access to these types of devices. For instance, you may want to disable access to prevent users from connecting foreign devices, which may contain malware that can harm the computer or make it more difficult to install applications from unknown sources.

Or if the device stores sensitive data, disabling read and write access to removable storage devices can help lock-down the system to stop users from trying to make a copy of certain information, improving security – even if the data is stored in the network.

Regardless of the reason, Windows 10 includes settings that allow you to disable access to all removable storage devices using the Local Group Policy Editor or Registry.

In this Windows 10 guide, we’ll walk you through the steps to disable read and write access for all removable storage device classes.

- How to disable all removable storage access using Group Policy

- How to disable all removable storage access using Registry

How to disable all removable storage access using Group Policy

On Windows 10 Pro (Enterprise or education), the easiest way to prevent users from accessing removable storage is using the Local Group Policy Editor.

To disable removable storage access on Windows 10, use these steps:

All the latest news, reviews, and guides for Windows and Xbox diehards.

- Open Start.

- Search for gpedit.msc and click OK to open the Local Group Policy Editor.

- Browse the following path:

Computer Configuration > Administrative Templates > System > Removable Storage Access - On the right side, double-click the All Removable Storage classes: Deny all access policy.

- Select the Enabled option.

- Click the Apply button.

- Click the OK button.

- Restart your computer.

Once you complete the steps, Windows 10 will deny access to removable storage classes, including USB flash drives, USB external hard drives, physical discs (such as CD and DVD), and other storage that falls into the removable class.

If you change your mind, you can always revert the changes using the same instructions, but on step No. 5, make sure to select the Not Configured option.

How to disable all removable storage access using Registry

Windows 10 Home doesn’t include access to the Local Group Policy Editor, but you can achieve the same results by modifying the Registry.

Warning: This is a friendly reminder that editing the Registry is risky, and it can cause irreversible damage to your installation if you don’t do it correctly. It’s recommended to make a full backup of your PC before proceeding.

To prevent access to all removable storage, use these steps:

- Open Start.

- Search for regedit and click the top result to open the Registry.

- Browse the following path:

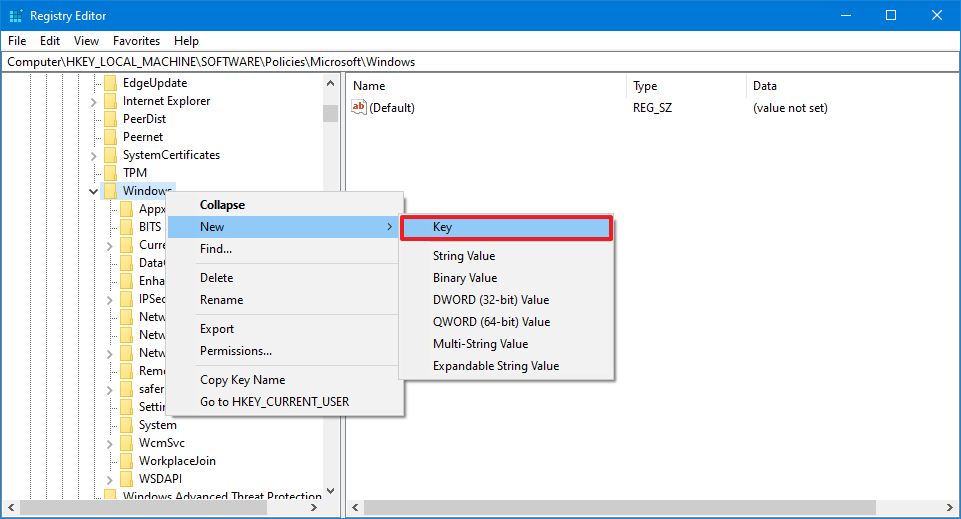

HKEY_LOCAL_MACHINE\SOFTWARE\Policies\Microsoft\WindowsQuick tip: On Windows 10, you can now copy and paste the path in the Registry’s address bar to quickly jump to the key destination. - Right-click the Windows (folder) key, select the New submenu, and choose the Key option.

- Name the key RemovableStorageDevices and press Enter.

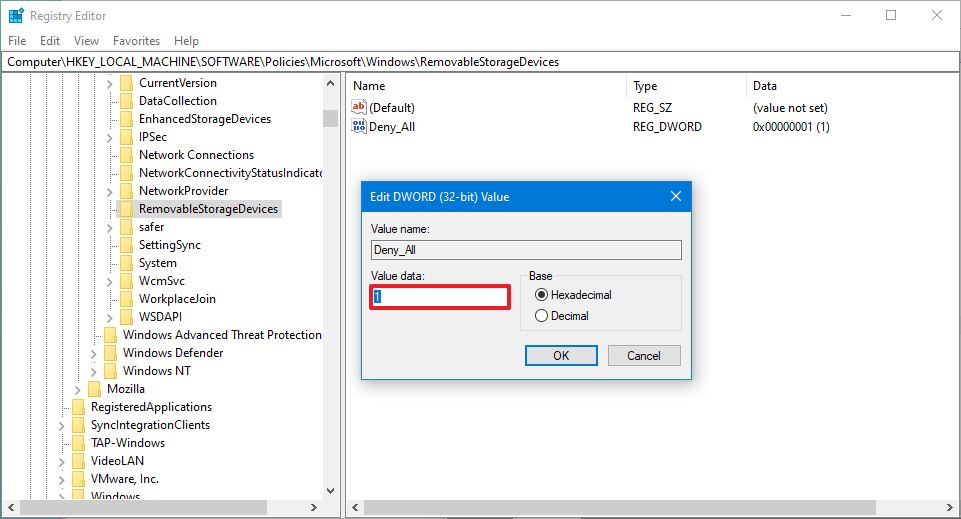

- Right-click the newly created key, select the New submenu, and choose the DWORD (32-bit) Value option.

- Name the key Deny_All and press Enter.

- Double-click the newly created DWORD and set the value from 0 to 1.

- Click the OK button.

- Restart your computer.

After you complete the steps, users will no longer have access to available removable storage devices, nor will they be able to connect external storage drives.

You can always undo the changes using the same instructions outlined above, but on step No. 4, make sure to right-click the RemovableStorageDevices key and select the Delete option. If you have other settings configured inside the key, don’t delete it. Instead, double-click the Deny_All DWORD and change the value from 1 to 0.

After undoing the changes using either method, you should regain access to storage devices immediately. However, if this is not the case, then reboot the device to refresh the changes.

Mauro Huculak has been a Windows How-To Expert contributor for WindowsCentral.com for nearly a decade and has over 15 years of experience writing comprehensive guides. He also has an IT background and has achieved different professional certifications from Microsoft, Cisco, VMware, and CompTIA. He has been recognized as a Microsoft MVP for many years.