Время на прочтение3 мин

Количество просмотров100K

Меня всегда удручало подключение к Windows машинам. Нет, я не противник и не сторонник Microsoft и их продуктов. Каждый продукт существует для своей цели, но речь не об этом.

Для меня всегда было мучительно больно подключаться к серверам с Windows, потому что эти подключения либо настраиваются через одно место (привет WinRM с HTTPS) либо работают не очень стабильно (здравствуй RDP к виртуалкам за океаном).

Поэтому, случайно натолкнувшись на проект Win32-OpenSSH, я решил поделиться опытом настройки. Возможно кому-нибудь эта тулза сэкономить кучу нервов.

Варианты установки:

- Вручную

- Через пакет Chocolatey

- Через Ansible, например роль jborean93.win_openssh

Далее я буду рассказывать про первый пункт, так как с остальными и так все более менее понятно.

Отмечу, что данный проект пока что находится на стадии beta, поэтому его не рекомендуют использовать в production.

Итак, скачиваем последний релиз, на текущий момент это 7.9.0.0p1-beta. Есть версии как для 32 так и для 64 битных систем.

Распаковываем в C:\Program Files\OpenSSH

Обязательный момент для корректной работы: права на запись в этой директории должны быть только у SYSTEM и у админской группы.

Устанавливаем сервисы скриптом install-sshd.ps1 находящимся в этой директории

powershell.exe -ExecutionPolicy Bypass -File install-sshd.ps1Разрешаем входящие подключения на 22 порт:

New-NetFirewallRule -Name sshd -DisplayName 'OpenSSH Server (sshd)' -Enabled True -Direction Inbound -Protocol TCP -Action Allow -LocalPort 22Уточнение: апплет New-NetFirewallRule используется на Windows Server 2012 и новее. В наиболее старых системах (либо десктопных) можно воспользоваться командой:

netsh advfirewall firewall add rule name=sshd dir=in action=allow protocol=TCP localport=22

Запускаем сервис:

net start sshdПри запуске будут автоматически сгенерированы хост-ключи (если отсутствуют) в %programdata%\ssh

Автозапуск сервиса при запуске системы мы можем включить командой:

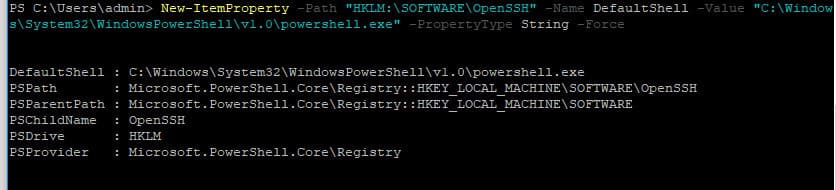

Set-Service sshd -StartupType AutomaticТак же, можно сменить командную оболочку по умолчанию (после установки, по умолчанию — cmd):

New-ItemProperty -Path "HKLM:\SOFTWARE\OpenSSH" -Name DefaultShell -Value "C:\Windows\System32\WindowsPowerShell\v1.0\powershell.exe" -PropertyType String -ForceУточнение: Необходимо указывать абсолютный путь.

Что дальше?

А дальше настраиваем sshd_config, который расположем в C:\ProgramData\ssh. Например:

PasswordAuthentication no

PubkeyAuthentication yesИ создаем в пользовательской папке директорию .ssh, а в ней файл authorized_keys. Туда записываем публичные ключи.

Важное уточнение: права на запись в этот файл, должен иметь только пользователь, в чьей директории лежит файл.

Но если у вас проблемы с этим, всегда можно выключить проверку прав в конфиге:

StrictModes noК слову, в C:\Program Files\OpenSSH лежат 2 скрипта (FixHostFilePermissions.ps1, FixUserFilePermissions.ps1), которые должны

но не обязаны

фиксить права, в том числе и с authorized_keys, но почему-то не фиксят.

Не забывайте перезапускать сервис sshd после для применения изменений.

ru-mbp-666:infrastructure$ ssh Administrator@192.168.1.10 -i ~/.ssh/id_rsa

Windows PowerShell

Copyright (C) 2016 Microsoft Corporation. All rights reserved.

PS C:\Users\Administrator> Get-Host

Name : ConsoleHost

Version : 5.1.14393.2791

InstanceId : 653210bd-6f58-445e-80a0-66f66666f6f6

UI : System.Management.Automation.Internal.Host.InternalHostUserInterface

CurrentCulture : en-US

CurrentUICulture : en-US

PrivateData : Microsoft.PowerShell.ConsoleHost+ConsoleColorProxy

DebuggerEnabled : True

IsRunspacePushed : False

Runspace : System.Management.Automation.Runspaces.LocalRunspace

PS C:\Users\Administrator>Субъективные плюсы/минусы.

Плюсы:

- Стандартный подход к подключению к серверам.

Когда есть немного Windows машин, очень неудобно когда:

Так, сюда мы ходим по ssh, а тут рдп,

и вообще best-practice с бастионами, сначала ssh-туннель, а через него RDP. - Простота настройки

Считаю что это очевидно. - Скорость подключения и работы с удаленной машиной

Нет графической оболочки, экономятся как ресурсы сервера, так и количество передаваемых данных.

Минусы:

- Не заменяет RDP полностью.

Не все можно сделать из консоли, увы. Я имею ввиду ситуации, когда требуется GUI.

Материалы использованные в статье:

Ссылка на сам проект

Варианты установки бессовестно скопированы с Ansible docs.

В последних билдах Windows 10 появился встроенный SSH сервер и клиент на базе OpenSSH. Это значит, что теперь вы можете удаленно подключаться к компьютеру Windows 10/11 (Windows Server 2019/2022) с помощью любого SSH клиента, как к Linux. В этой статье мы покажем, как настроить OpenSSH в Windows 10 и подключится к нему с помощью putty или любого другого SSH клиента.

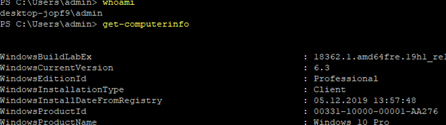

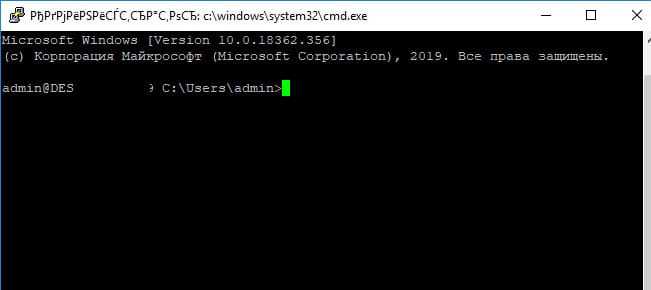

Убедитесь, что ваша версия Windows 10 1809 или выше. Проще всего это сделать, выполнив команду:

winver

Совет. Если у вас более старая версия Windows 10 вы можете обновить ее через Windows Update или с помощью ISO образа с более новой версией Windows 10 (можно создать его с помощью Media Creation Tool). Если вы не хотите обновлять Windows 10, вы можете вручную установить порт OpenSSH для Windows с GitHub — Win32-OpenSSH (https://github.com/PowerShell/Win32-OpenSSH).

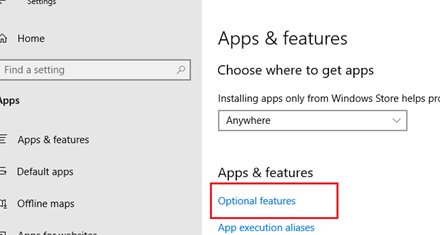

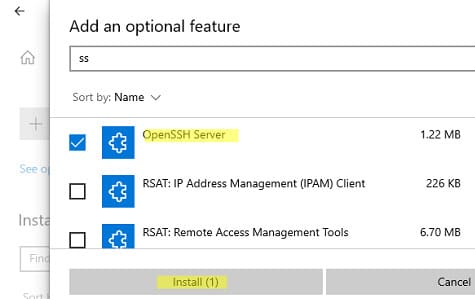

Вы можете включить OpenSSH сервера в Windows 10 через панель Параметры:

- Перейдите в Settings -> Apps -> Optional features;

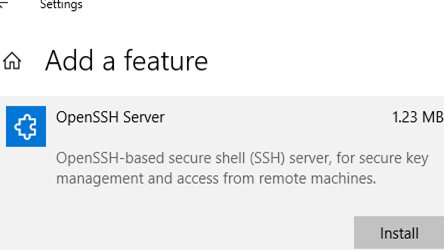

- Нажмите Add a feature, выберите OpenSSH Server и нажмите Install;

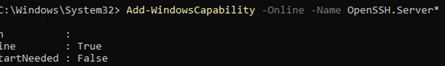

Также вы можете установить sshd сервер в Windows с помощью PowerShell:

Add-WindowsCapability -Online -Name OpenSSH.Server*

Или с помощью DISM:

dism /Online /Add-Capability /CapabilityName:OpenSSH.Server~~~~0.0.1.0

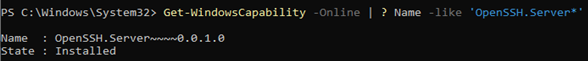

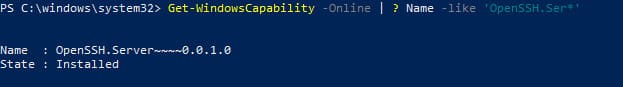

Если вы хотите убедитесь, что OpenSSH сервер установлен, выполните следующую команду:

Get-WindowsCapability -Online | ? Name -like 'OpenSSH.Server*'

Name : OpenSSH.Server~~~~0.0.1.0 State : Installed

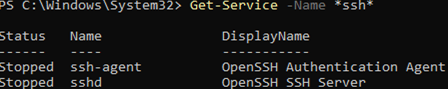

Проверьте статус служб ssh-agent и sshd с помощью командлета Get-Service:

Get-Service -Name *ssh*

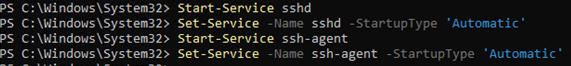

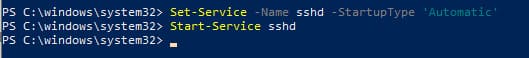

Как вы видите, обе службы находятся в состоянии Stopped и не добавлены в автозагрузку. Чтобы запустить службы и настроить для них автозапуск, выполните команды:

Start-Service sshd

Set-Service -Name sshd -StartupType 'Automatic'

Start-Service ‘ssh-agent’

Set-Service -Name ‘ssh-agent’ -StartupType 'Automatic'

Также нужно разрешить входящие подключения на порт TCP 22 в Windows Defender Firewall:

netsh advfirewall firewall add rule name="SSHD service" dir=in action=allow protocol=TCP localport=22

Теперь вы можете подключиться к Windows 10 с помощью любого SSH клиента. Для подключения из Linux используете команду:

ssh -p 22 admin@192.168.1.90

где, admin – имя локального пользователя Windows, под которым вы хотите подключиться

192.168.1.90 – ip адрес вашего компьютера с Windows 10

После этого откроется окно командной строки Windows.

Совет. Чтобы вместо оболочки cmd.exe при подключении к Windows 10 через SSH запускалась консоль PoweShell, нужно выполнить команду:

New-ItemProperty -Path "HKLM:\SOFTWARE\OpenSSH" -Name DefaultShell -Value "C:\Windows\System32\WindowsPowerShell\v1.0\powershell.exe" -PropertyType String –Force

Так вы измените оболочку, которая стартует через OpenSSH. Теперь при подключении к Windows по SSH у вас будет сразу открываться консоль PowerShell вместо командной строки cmd.exe.

Если вы хотите использовать key-based ssh authentification вместо парольной аутентификации, нужно на вашем клиенте сгенерировать ключ с помощью ssh-keygen.exe.

Затем содержимое файла id_rsa.pub нужно скопировать в файл c:\users\admin\.ssh\authorized_keys в Windows 10.

После этого вы сможете подключаться с вашего Linux клиента к Windows 10 без пароля. Используйте команду:

ssh -l admin@192.168.1.90

Вы можете настроить различные параметры OpenSSH сервера в Windows с помощью конфигурационного файла %programdata%\ssh\sshd_config

Например, вы можете отключить аутентификацию по паролю и разрешить вход только по ключу:

PubkeyAuthentication yes PasswordAuthentication no

- Secure Shell (SHH) для компьютеров на базе Linux

- Протокол удаленного рабочего стола (RDP — Remote Desktop Protocol) для компьютеров под управлением Windows

Эти два протокола используют клиентское и серверное приложения для установления удаленного соединения. Эти инструменты позволяют вам получать удаленный доступ и управлять другими компьютерами, передавать файлы и делать практически все, что вы могли бы сделать, физически сидя перед компьютером.

Предварительные требования

Прежде чем вы сможете установить безопасный протокол удаленного рабочего стола с удаленным компьютером, необходимо выполнить несколько основных требований:

- Удаленный компьютер должен быть постоянно включен и быть подключенным к сети

- Клиентские и серверные приложения должны быть установлены и активированы

- Вам нужно знать IP-адрес или имя удаленного компьютера, к которому вы хотите подключиться

- У вас должны быть необходимые полномочия для доступа к удаленному компьютеру

- Настройки межсетевого экрана должны разрешать удаленное подключение

Что такое SHH?

Secure Shell, иногда называемый Secure Socket Shell, — это протокол, который позволяет безопасно подключаться к удаленному компьютеру или серверу при помощи текстового интерфейса.

Когда безопасное соединение SSH будет установлено, то запустится сеанс оболочки, и вы сможете управлять сервером, вводя команды на клиентской стороне на вашем локальном компьютере.

Чаще всего этот протокол используют системные и сетевые администраторы, а также все, кому необходимо удаленно управлять компьютером и при этом иметь высокий уровень защиты.

Как работает SSH?

Для того, чтобы установить SSH-соединение, необходимо иметь два компонента: клиентскую часть и соответствующий компонент на стороне сервера. Клиентская часть, или клиент, SSH – это приложение, которое устанавливается на компьютер, который вы будете использовать для подключения к другому компьютеру или серверу. Клиент, чтобы инициировать соединение, использует предоставленную информацию об удаленном хосте и устанавливает зашифрованное соединение, если учетные данные были проверены.

На стороне сервера есть компонент, называемый демоном SSH (SSH daemon — sshd). Он постоянно прослушивает определенный порт TCP/IP для возможных клиентских запросов на подключение. Как только клиент инициирует соединение, демон SSH ответит сообщением о программном обеспечении и версиях протокола, которые он поддерживает, и они обменяются своими идентификационными данными.

Версия протокола SSH по умолчанию для связи сервера SSH и клиента SSH – 2.

Как установить SSH-соединение

Так как для установки SSH-соединения требуются как клиентский, так и серверный компоненты, необходимо убедиться, то они установлены на локальном и удаленном компьютерах соответственно. OpenSSH – это инструмент SSH с открытым исходным кодом, который широко используется для дистрибутивов Linux. Установка OpenSSH относительно проста. Для этого требуется доступ к терминалу на сервере и к компьютеру, который вы используете для подключения. Отметим, что в Ubuntu SSH-сервер по умолчанию не установлен.

Как установить клиентскую часть OpenSSH

Прежде чем устанавливать клиента SSH, убедитесь в том, что он еще не установлен. Во многих дистрибутивах Linux он уже есть. Для компьютеров с Windows вы можете установить PuTTY или любой другой клиент по вашему выбору, чтобы получить доступ к серверу.

Для того, чтобы проверить есть ли клиент в вашей системе на базе Linux, вам необходимо сделать следующее:

- Загрузить терминал SSH. Вы можете выполнить поиск по слову «терминал» или нажать CTRL+ALT+T на клавиатуре.

- Введите

sshи нажмите Enter. - Если клиент установлен, то вы получите вот такой ответ:

username@host:~$ ssh usage: ssh [-1246AaCfGgKkMNnqsTtVvXxYy] [-b bind_address] [-c cipher_spec] [-D [bind_address:]port] [-E log_file] [-e escape_char] [-F configfile] [-I pkcs11] [-i identity_file] [-J [user@]host[:port]] [-L address] [-l login_name] [-m mac_spec] [-O ctl_cmd] [-o option] [-p port] [-Q query_option] [-R address] [-S ctl_path] [-W host:port] [-w local_tun[:remote_tun]] [user@]hostname [command] username@host:~$

Это означает, что вы готовы удаленно подключитьсяк физическому компьютеру или виртуальной машине. В противном случае вам придется установить клиентскую часть OpenSSH:

- Выполните следующую команду, чтобы установить клиент OpenSSH на свой компьютер:

sudo apt-get install openssh-client - Введите пароль привилегированного пользователя по запросу

- Нажмите Enter, чтобы завершить установку.

Теперь вы можете подключиться по SSH к любому компьютеру с установленным серверным приложением при условии, что у вас есть необходимые привилегии для получения доступа, а также имя хоста или IP-адрес.

Как установить серверную часть OpenSSH

Для того, чтобы принимать SSH-подключения, на компьютере должна быть установлена серверная часть программного инструментария SSH.

Если вы хотите сначала проверить, есть ли сервер OpenSSH в системе Ubuntu удаленного компьютера, который будет принимать SSH-подключения, вы можете попробовать подключиться к локальному хосту:

- Откройте терминал на сервере. Вы можете выполнить поиск по слову «терминал» или нажать CTRL+ALT+T на клавиатуре.

- Введите

ssh localhostи нажмите Enter. - Для систем, в которых не установлен SSH-сервер, ответ будет выглядеть вот так:

username@host:~$ ssh localhost ssh: connect to host localhost port 22: Connection refused username@host:~$

Если это так, что вам необходимо устрановить сервер OpenSSH. Не закрывайте терминал и:

- Выполните следующую команду, чтобы установить сервер SSH:

sudo apt-get install openssh-server ii - Введите пароль привилегированного пользователя по запросу.

- Нажмите Enter или введите

Y, чтобы продолжить установку после запроса на свободное место на диске.

Необходимые вспомогательные файлы будут установлены, а затем вы сможете проверить, работает ли SSH-сервера на компьютере, введя следующую команду:

sudo service ssh status

Ответ в терминале должен выглядеть примерно так, если служба SSH работает правильно:

username@host:-$ sudo service ssh status • ssh.service - OpenBSD Secure Shell server Loaded: loaded (/lib/systemd/system/ssh.service; enabled; vendor preset: enab Active: active (running) since Fr 2018-03-12 10:53:44 CET; 1min 22s ago Process: 1174 ExecReload=/bin/kill -HUP $MAINPID (code=exited, status=0/SUCCES Main PID: 3165 (sshd)

Еще один способ проверить, правильно ли установлен сервер OpenSSH и будет ли он принимать подключения, — это попробовать снова запустить команду ssh localhost в командной строке терминала. Ответ при первом запуске команды будет примерно следующий:

username@host:~$ ssh localhost The authenticity of host 'localhost (127.0.0.1)' can't be established. ECDSA key fingerprint is SHA256:9jqmhko9Yo1EQAS1QeNy9xKceHFG5F8W6kp7EX9U3Rs. Are you sure you want to continue connecting (yes/no)? yes Warning: Permanently added 'localhost' (ECDSA) to the list of known hosts. username@host:~$

Введите yes или y, чтобы продолжить.

Поздравляем! Вы настроили свой сервер для приема запросов на SSH- подключение от другого компьютера при помощи клиента SSH.

Теперь вы можете редактировать файл конфигурации демона SSH. Например, вы можете изменить порт по умолчанию для SSH-соединений. Для этого в командной строке терминала выполните эту команду:

sudo nano /etc/ssh/sshd_config

Файл конфигурации откроется в редакторе, который вы выберете. В данном случае мы использовали Nano. Если вам тоже нужно установить Nano, выполните эту команду:

sudo apt-get install nano

Обратите внимание, что службу SSH необходимо перезапускать каждый раз, когда вы вносите какие-либо изменения в файл sshd_config. Это можно сделать, выполнив эту команду:

sudo service ssh restart

Как подключиться через SSH

Теперь, когда у вас есть клиент и сервер OpenSSH, установленные на обоих компьютерах, вы можете установить безопасное удаленное соединение со своими серверами. Для этого:

- Откройте SSH-терминал на своем компьютере и выполните следующую команду:

ssh your_username@host_ip_address. Если имя пользователя на вашем локальном компьютере совпадает с именем на сервере, к которому вы пытаетесь подключиться, вы можете просто ввести:ssh host_ip_addressи нажать Enter. - Введите свой пароль и нажмите Enter. Обратите внимание, что вы не получите никакой обратной связи на экране во время набора текста. Если вы вставляете свой пароль, убедитесь, что он хранится в безопасном месте, а не в текстовом файле.

- Когда вы подключаетесь к серверу в первый раз, он спросит вас, хотите ли вы продолжить подключение. Просто введите

yesи нажмите Enter. Это сообщение появляется только один раз (в первый раз), так как удаленный сервер еще не идентифицирован на вашем локальном компьютере. - Теперь отпечаток ключа ECDSA добавлен, и вы подключены к удаленному серверу.

Если компьютер, к которому вы пытаетесь удаленно подключиться, находится в той же сети, что и локальный компьюетр, то лучше использовать частный IP-адрес вместо общедоступного IP-адреса. В противном случае вам придется использовать только общедоступный IP-адрес. Кроме того, убедитесь, что вы знаете правильный TCP-порт, который OpenSSH прослушивает для запросов на подключение, и что параметры переадресации портов верны. Порт по умолчанию — 22, если никто не менял конфигурацию в файле sshd_config. Вы также можете просто добавить номер порта после IP-адреса хоста.

Вот пример запроса на подключение с использованием клиента OpenSSH с указанием номера порта:

username@machine:~$ ssh phoenixnap@185.52.53.222 –p7654 phoenixnap@185.52.53.222’s password: The authenticity of host '185.52.53.222 (185.52.53.222)' can't be established. ECDSA key fingerprint is SHA256:9lyrpzo5Yo1EQAS2QeHy9xKceHFH8F8W6kp7EX2O3Ps. Are you sure you want to continue connecting (yes/no)? yes Warning: Permanently added ' 185.52.53.222' (ECDSA) to the list of known hosts. username@host:~$

Теперь вы можете управлять удаленным компьютером при помощи своего терминала. Если у вас возникли проблемы с подключением к удаленному серверу, убедитесь, что:

- IP-адрес удаленного компьютера указан верно

- Порт, который прослушивает демон SSH, не заблокирован межсетевым экраном и правильно переадресовывается

- Ваше имя пользователя и пароль указаны верно

- Программное обеспечение SSH установлено верно

Дальнейшие действия по SSH

Теперь, когда вы можете установить соединение со своим сервером с помощью SSH, мы настоятельно рекомендуем выполнить еще несколько шагов для повышения безопасности SSH. Если вы оставите настройку со значениями по умолчанию, она с большей вероятностью будет взломана, и ваш сервер может легко быть атакован.

Вот некоторые из предложений по усилению безопасности SSH путем редактирования файла конфигурации sshd:

- Измените TCP-порт по умолчанию, который прослушивает демон SSH. Измените его с

22на вариант побольше, например,24596. Не используйте номер порта, который легко угадать, например,222,2222или22222. - Используйте пары ключей SSH для аутентификации при входе в SSH без пароля. Они и безопаснее, и позволяют входить в систему без необходимости использовать пароль. Это быстрее и удобнее.

- Отключите вход в систему на основе пароля на вашем сервере. Если ваш пароль будет взломан, это исключит возможность его использования для входа на ваши серверы. Прежде чем отключить возможность входа с использованием паролей, важно убедиться, что аутентификация с использованием пар ключей работает корректно.

- Отключите root-доступ к вашему серверу и используйте обычную учетную запись с помощью команды

su– команды для переключения на root-пользователя.

Вы также можете использовать TCP Wrappers для ограничения доступа к определенным IP-адресам или именам хостов. Настройте, какой хост может подключаться с помощью TCP Wrappers, отредактировав файлы /etc/hosts.allow и etc/hosts.deny.

Обратите внимание, что разрешенные хосты определяются через запрещенные хосты. Например, чтобы разрешить SSH-доступ к одному хосту, вам сначала нужно запретить все хосты, добавив следующие две строки в файл etc/hosts.deny:

sshd : ALL ALL : ALL

Затем в файле etc/hosts.allow вам необходимо добавить строку с разрешенными хостами для службы SSH. Это может быть один IP-адрес, диапазон IP-адресов или имя хоста: sshd: 10.10.0.5, LOCAL.

Убедитесь, что ваша информация для входа в систему всегда защищена, и применяйте меры безопасность на нескольких уровнях. Используйте различные методы, чтобы ограничить доступ SSH к вашим серверам, или используйте сервисы, которые будут блокировать любого, кто попытается использовать грубую силу, чтобы получить доступ к вашим серверам. Один из примеров такой службы — Fail2ban.

VNC через SSH

Для пользователей, привыкших работать в графической среде рабочего стола с системой управления удаленным компьютером (VNC — Virtual Network Computing), есть возможность полностью зашифровать соединения с помощью туннелирования SSH. Чтобы туннелировать соединения VNC через SSH, вам нужно будет запустить эту команду в терминале на вашем компьютере с Linux или UNIX:

$ ssh -L 5901:localhost:5901 -N -f -l username hostname_or_IP

Вот разбор команды выше:

ssh: запускает клиентскую программу SSH на вашем локальном компьютере и обеспечивает безопасное подключение к серверу SSH на удаленном компьютере.-L 5901:localhost:5901: указывает, что локальный порт для клиента на локальном компьютере должен быть переадресован на указанный хост и порт удаленного компьютера. В этом случае локальный порт 5901 на локальном клиенте перенаправляется на тот же порт удаленного сервера.-N: указывает переслать порты, но не выполнять удаленную команду.-f: отправляет SSH в фоновый режим после ввода пароля, непосредственно перед выполнением команды. Затем вы можете свободно использовать терминал для ввода команд на локальном компьютере.-lusername: введенное здесь имя пользователя будет использоваться для входа на указанный вами удаленный сервер.hostname_or_IP: это удаленная система с сервером VNC. Примером IP-адреса может быть172.16.0.5, а примером имени хоста может бытьmyserver.somedomain.com.

Вы также можете подключиться к удаленному серверу через SSH- туннель с компьютера с Windows, используя PuTTY. В окне конфигурации PuTTY выполните следующее:

- Перейдите в Connections (Соединения) -> SSH -> Tunnels (Туннели)

- В поле Source port (Порт источника) введите

5901 - В поле Destination (Адресат) введите

localhost:5901 - Запустите сеанс SSH как обычно

- Подключитесь к серверу с помощью клиента VNC по вашему выбору

Что такое RDP?

Протокол удаленного рабочего стола (RDP — Remote Desktop Protocol) — это протокол, разработанный Microsoft. Он используется для удаленного контроля и управления компьютерами с операционной системой Windows.

В отличие от Secure Shell, соединения, установленные с помощью RDP-клиента, предоставляют пользователю графический интерфейс, через который он может получить доступ к удаленному компьютеру и управлять им так же, как и своим локальным компьютером.

Использование служб удаленного рабочего стола, ранее известных как службы терминалов, позволяет системным администраторам и системным инженерам легко управлять удаленными компьютерами, подключенными к локальной сети или Интернету.

Но у всего есть своя цена. Если вы не используете виртуальную защищенную сеть (VPN — virtual private network), подключение через RDP будет гораздо менее безопасно, чем SSH, потому что вы напрямую подключаетесь к Интернету. Существует множество автоматизированных сценариев, которые постоянно ищут слабые места в вашем соединении, особенно это касается открытых портов, которые используют подключения к удаленному рабочему столу Windows. В этом случае настоятельно рекомендуется иметь сложные и надежные пароли и регулярно их менять. Это не делает соединения RDP более безопасными, но все же делает их менее уязвимыми.

Как работает протокол удаленного рабочего стола?

Подключение к удаленному рабочему столу Windows основано на довольно простой модели клиент-сервер с использованием протокола удаленного рабочего стола (RDP). После его включения серверная служба удаленного рабочего стола Windows начинает прослушивать запросы на подключение через порт 3389. Всякий раз, когда вы пытаетесь подключиться к серверу Windows, вам нужно будет указать действительное имя пользователя для учетной записи, которую вы используете для удаленного доступа. Получив доступ к серверу, вы сможете управлять приложениями, передавать файлы между двумя компьютерами и практически выполнять любые задачи, которые вы можете выполнять локально с соответствующей учетной записью.

Независимо от того, какая у вас версия операционной системы Windows, вы сможете установить безопасное удаленное подключение к другому компьютеру, поскольку клиент удаленного рабочего стола доступен по умолчанию. Тем не менее, удаленный доступ к компьютеру возможен только в том случае, если он работает под управлением Pro, Enterprise или Server версии операционной системы Windows. Таким образом, можно сделать вывод, что RDP-соединения возможны только между компьютерами с установленной на них ОС Windows.

Как установить RDP-соединение

Для установления подключения к удаленному рабочему столу с другим компьютером по сети необходимо включить службу сервера удаленного рабочего стола Windows. Клиент удаленного рабочего стола интегрирован в системы Windows, готов к работе по умолчанию и не требует специальной настройки, прежде чем вы сможете подключиться к другому компьютеру под управлением Windows. Однако прием подключений к удаленному рабочему столу с других компьютеров по умолчанию отключен во всех версиях ОС Windows.

Если вы хотите удаленно подключиться к серверу через Интернет, а не через локальную сеть, вам необходимо принять во внимание несколько вещей, прежде чем включать эту службу:

- Переадресация порта. Если вы не используете VPN, то вам необходимо убедиться, что порты правильно переадресованы на IP-адрес удаленного хоста. Проверьте настройки маршрутизатора, чтобы узнать, направляется ли трафик TCP-порта по умолчанию для протокола удаленного рабочего стола (порт 3389) на IP-адрес сервера, с которым вы хотите установить подключение к удаленному рабочему столу. Обратите внимание, что в этом случае ваш сервер Windows напрямую подключен к Интернету и уязвим.

- Использование VPN. Это гораздо более безопасный вариант подключения к удаленному рабочему столу. При создании виртуальной защищенной сети на клиентском компьютере вы сможете получить доступ ко всем службам, которые доступны только при использовании локального подключения.

- Настройки межсетевого экрана. Убедитесь, что межсетевой экран, который вы используете для удаленного компьютера, не блокирует подключение к удаленному рабочему столу. Вам нужно открыть локальный порт для RDP, будь то номер порта по умолчанию или настраиваемый.

Подключение удаленного доступа в версиях Windows 7, 8, 10 и Windows Server

Процедура настройки удаленного рабочего стола и разрешения безопасных удаленных подключений к серверу или ПК с другого компьютера одинакова для всех версий операционных систем Windows. Я перечислю основные шаги для подключения удаленного доступа к нужному компьютеру. Прежде чем начать, убедитесь, что вы учли приведенные выше замечания, которые касаются переадресации портов, настроек VPN и межсетевого экрана.

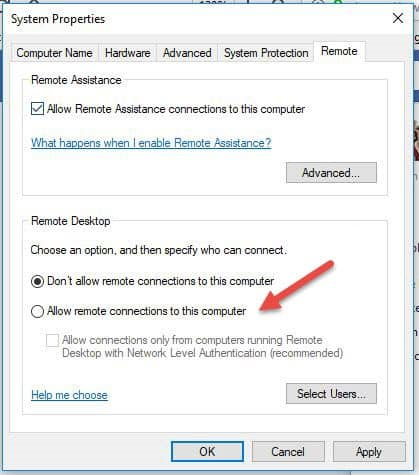

Шаг 1. Разрешите удаленные подключения

Перейдите в раздел информации о компьютере на том компьютере, на котором вы хотите разрешить удаленные подключения:

- Щелкните правой кнопкой мыши Computer (Мой компьютер) или This PC (Этот компьютер) в зависимости от версии ОС Windows.

- Щелкните Properties (Свойства).

- Нажмите Remote settings (Настройки удаленного доступа) в левой части окна.

- Щелкните Allow remote connections to this computer (Разрешить удаленные подключения к этому компьютеру). Это должно автоматически добавить исключение межсетевого экрана удаленного рабочего стола. Кроме того, вы можете снять флажок “Allow connections only from computers running Remote Desktop with Network Level Authentication (recommended)” («Разрешить подключения только с компьютеров, на которых запущен удаленный рабочий стол с проверкой подлинности на уровне сети (рекомендуется)») для дополнительной безопасности сеансов RDP.

- Нажмите Apply (Применить), если вы хотите остаться на вкладке, или ОК, чтобы закрыть ее.

Шаг 2. Добавьте пользователей в список удаленных пользователей.

Вам необходимо выполнить этот шаг, только если вы хотите разрешить другим пользователям, кроме администраторов, доступ к компьютеру. Если вы являетесь администратором, ваша учетная запись автоматически включается в список разрешенных пользователей, но вы ее не увидите. Чтобы добавить больше пользователей:

- На экране Remote Settings (Настройки удаленного доступа), показанном выше, щелкните Select Users (Выбрать пользователей)

- Нажмите Add (Добавить) в поле Remote Desktop Users (Пользователи удаленного рабочего стола).

- Появится окно Select users (Выбрать пользователей). Вы можете выбрать местоположение, которое хотите найти, нажав Locations (Местоположения).

- В поле Enter the Object Names to Select (Введите имена объектов для выбора) введите имя пользователя и нажмите Check Names (Проверить имена).

- Когда вы найдете совпадение, выберите учетную запись пользователя и нажмите OK.

- Закройте окно System Properties (Свойства системы), еще раз нажав кнопку ОК.

Существует не так много параметров, которые нужно изменить для настройки удаленного рабочего стола. Если другие настройки не мешают вашему подключению к удаленному рабочему столу, то теперь вы можете удаленно подключаться и управлять этим компьютером.

Как использовать клиентскую часть удаленного подключения к рабочему столу

Использовать клиентскую часть удаленного рабочего стола просто, и вам не нужно специально настраивать удаленный рабочий стол на локальном компьютере. Следующие шаги будут работать для всех версий Windows, начиная с Windows 7.

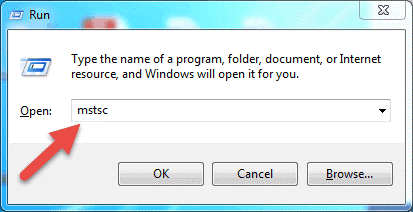

Шаг 1: Запустите модуль подключения к рабочему столу

На локальном компьютере с ОС Windows найдите приложение Remote Deskrop Connection (Подключение к удаленному рабочему столу). Его можно найти несколькими способами:

- Для Windows 7 нажмите Start (Пуск) -> All Programs (Все программы), перейдите в папку Accessories (Стандартные) и нажмите Remote Desktop Connection (Подключение к удаленному рабочему столу). Для Windows 10 нажмите Start (Пуск) и найдите папку Windows Accessories (Стандартные для Windows), где вы также можете найти приложение Remote Desktop Connection (Подключение к удаленному рабочему столу).

- Нажмите Start (Пуск) и введите Remote Desktop Connection (Подключение к удаленному рабочему столу) в строке поиска. Вы получите результаты поиска, как только начнете печатать. Нажмите на приложение, когда оно появится в списке.

- Нажмите клавиши Windows + R на клавиатуре, чтобы открыть окно Run (Выполнить). Введите mstsc в поле Open (Открыть) и нажмите Enter, чтобы запустить клиент удаленного рабочего стола.

Шаг 2. Введите IP-адрес или имя удаленного хоста.

После запуска приложения Remote Desktop Connection (Подключение к удаленному рабочему столу) откроется окно, в котором вы можете ввести имя или IP-адрес удаленного компьютера, к которому вы хотите получить доступ.

В поле Computer (Компьютер) введите соответствующее имя или IP-адрес и нажмите Connect (Подключиться).

Примечание. Если порт прослушивания по умолчанию для подключения к удаленному рабочему столу (порт

3389) был изменен на удаленном узле на другое значение, вам нужно указать его после IP-адреса.Пример:174.163.152.141:6200

В зависимости от ситуации вам нужно будет ввести частный или общедоступный IP-адрес удаленного хоста. Вот возможные сценарии:

- Если клиентский компьютер и удаленный хост подключены к одной и той же локальной сети, вы будете использовать частный IP-адрес хоста для подключения к удаленному рабочему столу.

- Если вы используете виртуальную защищенную сеть (VPN) на клиентском компьютере для доступа к удаленному хосту, вы будете использовать частный IP-адрес хоста для подключения к удаленному рабочему столу.

- Если клиентский компьютер подключается к удаленному хосту из другой сети через Интернет без VPN, вы будете использовать общедоступный IP-адрес.

Как найти IP-адрес и имя хоста

Существует много способов найти имя, общедоступный или частный IP-адрес компьютера, на котором вы хотите настроить службу удаленного рабочего стола. Вот самые быстрые и простые способы:

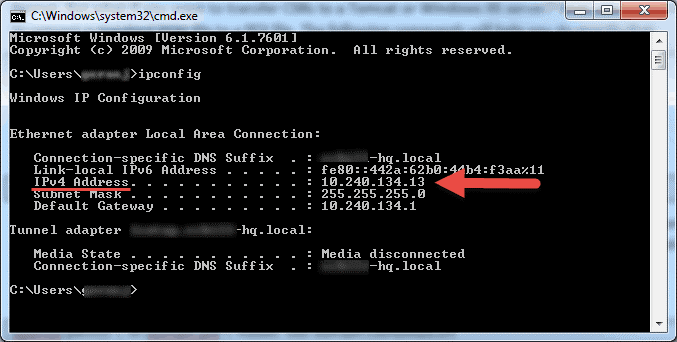

Чтобы определить частный IP-адрес компьютера:

- Найдите CMD в меню «Пуск» (start) или нажмите

Windows + Rна клавиатуре, наберите на клавиатуреCMDи нажмите Enter, чтобы запустить командную строку. - Введите

ipconfigв командной строке и нажмите Enter. - Вы увидите частный IP-адрес вашего компьютера в строке IPv4 Address.

Чтобы определить общедоступный IP-адрес компьютера:

- В веб-браузере перейдите на сайт google.com или воспользуйтесь его панелью поиска.

- Введите what is my IP (какой у меня IP) или просто my IP (мой IP) и нажмите Enter.

- В верхней части страницы Google покажет вам общедоступный IP-адрес, который использует ваш компьютер. Если это не работает для вашего региона, вы можете посетить первую веб-страницу в результатах поиска, и она покажет вам IP-адрес. Или можно узнать адрес на нашей страничке.

Чтобы найти имя компьютера:

- Щелкните правой кнопкой мыши Computer (Мой компьютер) или This PC (Этот компьютер), в зависимости от используемой версии ОС Windows.

- Нажмите Свойства

- Вы найдете свое полное имя компьютера в разделе Computer name, domain, and workgroup settings (Имя компьютера, домен и настройки рабочей группы).

Шаг 3. Ввод учетных данных RDP и завершение подключения

После того, как вы нажмете Connect (Подключиться), появится полоса загрузки. Когда компьютер завершит инициацию и настройку удаленного сеанса, вы получите всплывающее окно, которое будет выглядеть примерно вот так:

- Введите пароль для выбранного имени пользователя. При необходимости вы можете использовать другую учетную запись и указать другое имя пользователя и пароль.

- Нажмите OK, когда будете готовы, и вы получите предупреждение о сертификате безопасности.

- Нажмите Yes (Да), чтобы продолжить.

Примечание. На компьютере с ОС Windows одновременно может быть зарегистрирован только один пользователь. Если кто-то другой использует компьютер, к которому вы пытаетесь получить удаленный доступ, этот пользователь должен отключиться. В таких случаях появится предупреждающее сообщение о входе в систему.

Вы не увидите рабочий стол удаленного компьютера. В зависимости от настроек разрешений учетной записи пользователя вы можете выполнять любую операцию, которую вы могли бы выполнить непосредственно перед компьютером.

Дальнейшие шаги по протоколу удаленного рабочего стола

При настройке удаленного сервера или компьютера для приема подключений к удаленному рабочему столу важно принять меры безопасности в отношении защиты RDP. Ваш сервер особенно уязвим, если вы обращаетесь к нему через Интернет.

Вот несколько рекомендаций, о которых следует помнить, если вы используете протокол удаленного рабочего стола для удаленного подключения к своим компьютерам:

- Используйте встроенный VPN-сервер на вашем компьютере с Windows для дополнительной защиты вашего трафика. Это обеспечит более безопасный доступ к вашему серверу и службам Windows.

- Установите шифрование клиентского соединения. По умолчанию для этого параметра установлено значение Not configured (Не настроено). Вы можете включить его и установить высокий уровень шифрования для всех взаимодействий между клиентами и серверами хоста сеансов удаленных рабочих столов. Мы не рекомендуем использовать настройку уровня шифрования Client Compatible (Совместимый с клиентом). Если оставить настройку уровня шифрования по умолчанию High (Высокий), принудительно будет использоваться надежное 128-битное шифрование для данных, отправляемых с клиента на сервер и наоборот. Вы можете изменить эту конфигурацию с помощью редактора локальной групповой политики.

- Используйте двухфакторную аутентификацию с помощью сторонних инструментов.

- Применяйте правила межсетевого экрана, чтобы ограничить доступ открытых портов RDP к Интернету, особенно если вы используете TCP-порт RDP

3389, установленный по умолчанию. В Windows есть встроенный межсетевой экран, к которому вы можете получить доступ из панели управления и дополнительно настроить его для ограничения трафика на определенные порты и IP-адреса

Эти рекомендации по дополнительной защите RDP помогут вам сократить доступ к удаленному рабочему столу. Вы избежите большинства несанкционированных попыток входа в систему, не тратя слишком много времени на изменение конфигурации своих компьютеров.

Заключение

Шаги и процессы, перечисленные в этом руководстве, будут работать для большинства пользователей и большинства версий операционных систем Linux и Windows. Теперь вы сможете подключиться к удаленному серверу с Linux или Windows.

Конечно, существует много других способов установить соединение между двумя удаленными компьютерами, но здесь описаны наиболее распространеные.

В данном руководстве посмотрим, как настроить подключение по SSH к виртуальному Windows-серверу. Для работы мы будем использовать VPS, работающий на операционной системе Windows Server 2016. Заказ подобного сервера производится в личном кабинете на сайте UltraVDS.

Загрузка и установка OpenSSH

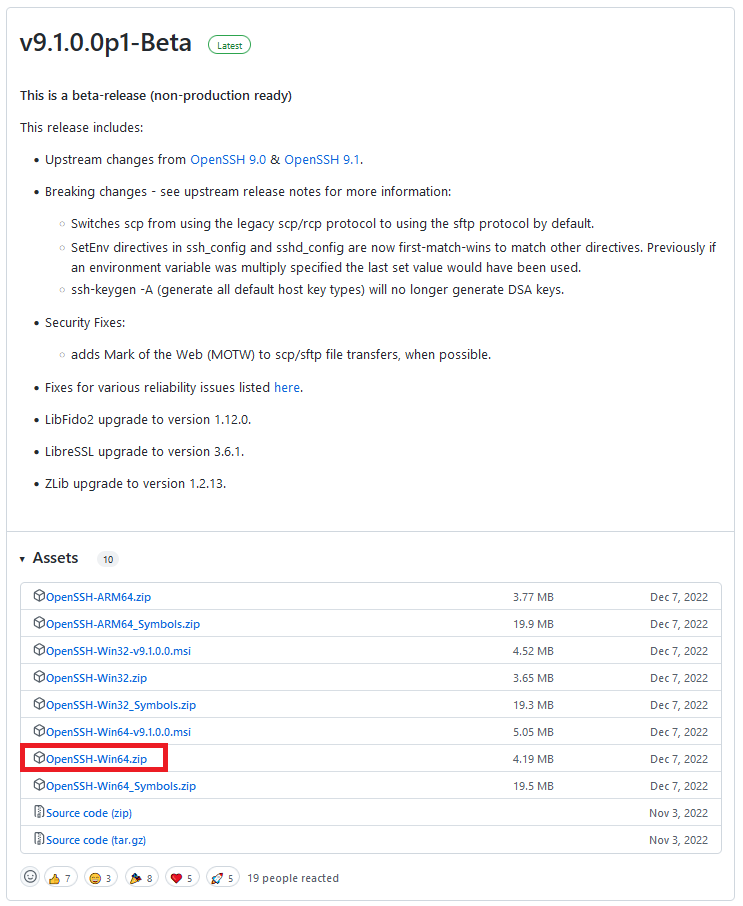

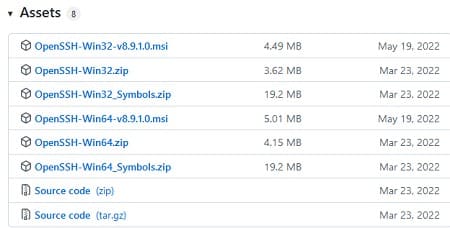

На первом шаге настройки подключения к Windows-серверу по протоколу SSH необходимо установить на него оболочку OpenSSH. В Windows Server 2016 это удобнее осуществить путём загрузки и инсталляции OpenSSH из репозитория на GitHub.

Для этого подключитесь к вашему VDS через RDP и уже с удалённого рабочего стола вашего виртуального сервера перейдите по ссылке. На момент написания данного мануала последней версией OpenSSH на GitHub была версия v9.1.0.0p1-Beta. Поэтому на ресурсе последней версии необходимо найти и загрузить оттуда архив дистрибутива — файл OpenSSH-Win64.zip.

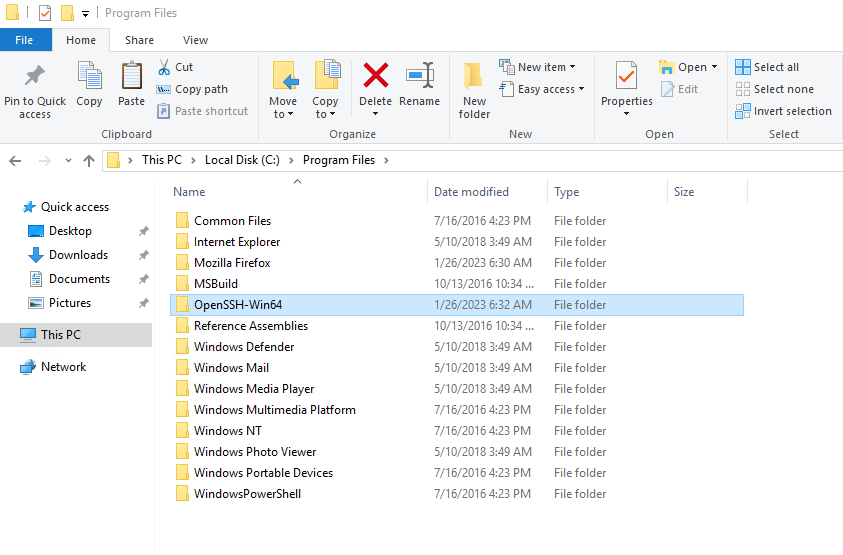

После того, как загрузка файла будет завершена, папку OpenSSH-Win64 скопируйте из архива OpenSSH-Win64.zip в каталог Program Files.

Далее перейдите в папку OpenSSH-Win64 и при помощи текстового редактора Notepad отредактируйте файл sshd_config_default. А именно, в нём необходимо снять комментарии (удалить символ #) в строке:

#Port 22И в строке:

#PasswordAuthentication yesПосле чего закройте файл sshd_config_default с сохранением внесённых изменений.

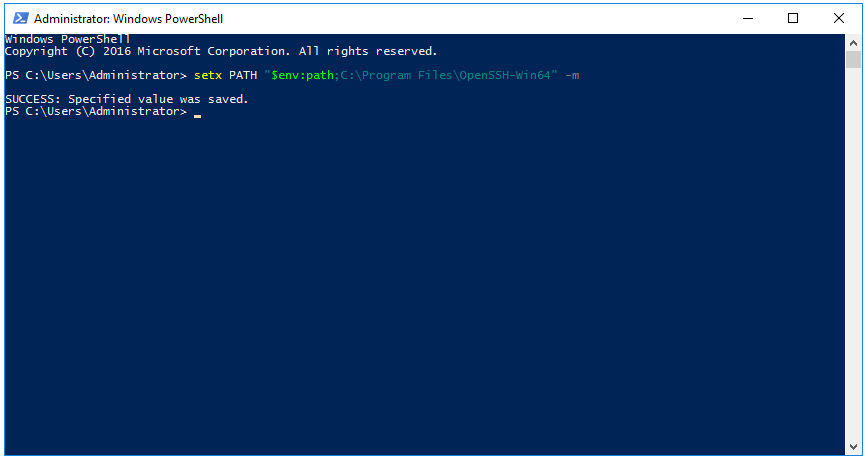

Теперь можно перейти непосредственно к установке OpenSSH. Для этого от имени администратора запустите оболочку PowerShell.

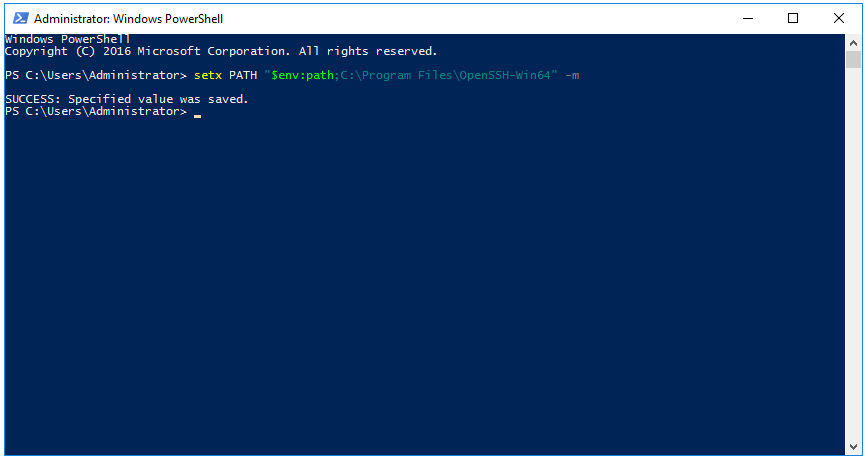

Далее в командной строке PowerShell наберите следующую команду:

setx PATH "$env:path;C:\Program Files\OpenSSH-Win64" -mПри её успешном выполнении вывод команды должен выглядеть как на скриншоте ниже:

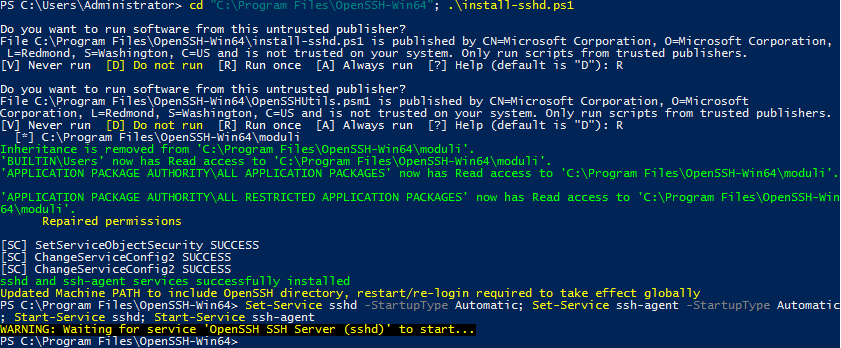

Следующая команда осуществляет переход в папку C:\Program Files\OpenSSH-Win64 и запускает скрипт install-sshd.ps1.

cd "C:\Program Files\OpenSSH-Win64"; .\install-sshd.ps1В процессе выполнения своих инструкций скрипт дважды запросит разрешение на их запуск. Для проведения успешной установки OpenSSH нажмите R при каждом запросе.

Первоначальная настройка OpenSSH

Для того, чтобы оболочка OpenSSH была доступна всегда и самостоятельно запускалась при перезагрузке сервера, необходимо запустить службы sshd и ssh-agent, а также включить их автоматический старт. Производится это при помощи следующей команды:

Set-Service sshd -StartupType Automatic; Set-Service ssh-agent -StartupType Automatic; Start-Service sshd; Start-Service ssh-agent

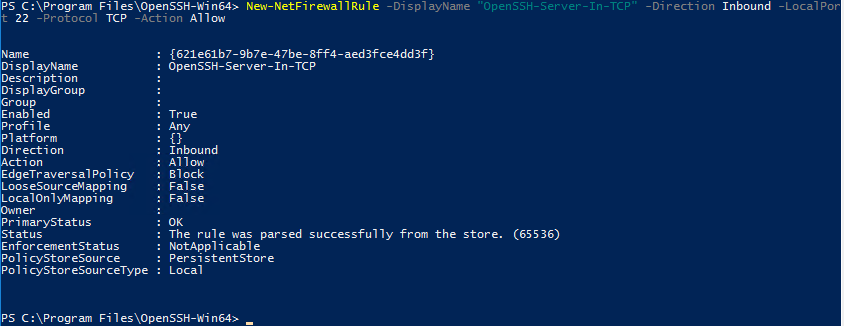

На заключительном этапе установки OpenSSH необходимо разрешить в брандмауэре Windows доступ к серверу по протоколу SSH. По умолчанию SSH использует TCP-порт 22. Таким образом, следующей командой нужно будет открыть доступ к данному порту в Windows Firewall.

New-NetFirewallRule -DisplayName "OpenSSH-Server-In-TCP" -Direction Inbound -LocalPort 22 -Protocol TCP -Action Allow

Подключение к VPS по SSH

Теперь можно попробовать подключиться к вашему VPS с использованием протокола SSH. С компьютера, работающего под управлением как Windows, так и одной из операционных систем Linux, подключение производится из командной строки или терминала при помощи команды:

$ ssh your_user_name@your_server_IPЗдесь:

your_user_name— имя учётной записи, под которой производится подключение к VDS;your_server_IP— IP-адрес вашего виртуального Windows-сервера.

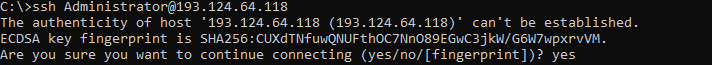

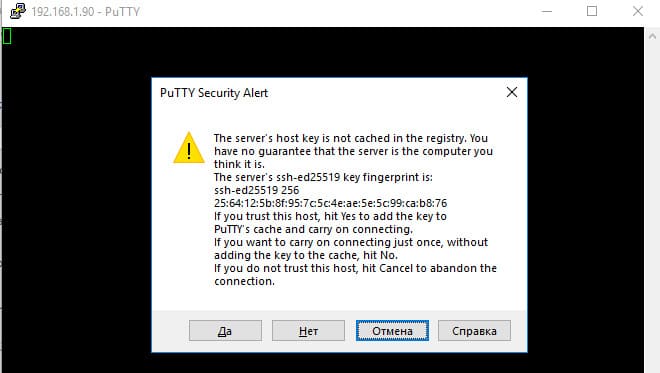

При первом подключении система предупредит вас о невозможности установления подлинности удалённого хоста. Для того, чтобы рабочая станция, с которой производится подключение получила отпечаток ключа для проверки, необходимо ответить на предупреждение набрав yes.

При каждом повторном подключении к тому же удалённому серверу SSH будет проверять принятый вами фингерпринт для подтверждения его легитимности.

В этой статье рассмотрим, как установить и настроить встроенный SSH сервер на базе OpenSSH в Windows 10/11 и Windows Server 2022/2019. Вы узнаете, как подключиться к системе по защищенному SSH протоколу, как это делается в Linux.

Приобрести оригинальные ключи активации Windows Server можно у нас в каталоге от 1190 ₽

Установка OpenSSH сервера в Windows

OpenSSH сервер включен в современные версии Windows 10 (начиная с 1803), Windows 11 и Windows Server 2022/2019 как Feature on Demand (FoD). Установить его можно несколькими способами.

1. Установка через PowerShell:

Get-WindowsCapability -Online | Where-Object Name -like 'OpenSSH.Server*' | Add-WindowsCapability -Online

2. Установка через DISM:

dism /Online /Add-Capability /CapabilityName:OpenSSH.Server~~~~0.0.1.0

3. Через панель «Параметры»:

— Перейдите в Настройки -> Приложения -> Дополнительные компоненты -> Добавить компонент.

— Найдите OpenSSH Server и нажмите Установить.

4. Установка с помощью MSI пакета:

Вы можете установить OpenSSH с помощью MSI установщика, доступного на GitHub:

Invoke-WebRequest https://github.com/PowerShell/Win32-OpenSSH/releases/download/v8.9.1.0p1-Beta/OpenSSH-Win64-v8.9.1.0.msi -OutFile $HOME\Downloads\OpenSSH-Win64-v8.9.1.0.msi -UseBasicParsing

msiexec /i c:\users\root\downloads\OpenSSH-Win64-v8.9.1.0.msi

Чтобы проверить, что OpenSSH сервер установлен, выполните:

Get-WindowsCapability -Online | ? Name -like 'OpenSSH.Ser*'

State : Installed

Настройка SSH сервера в Windows

После установки OpenSSH на Windows появляются две службы:

— ssh-agent (для управления ключами если вы настроили SSH аутентификацию по ключам)

— sshd (собственно сам SSH сервер)

1. Настройка автозапуска SSH службы:

Выполните команду PowerShell для включения автозапуска SSH сервера:

Set-Service -Name sshd -StartupType 'Automatic'

Start-Service sshd

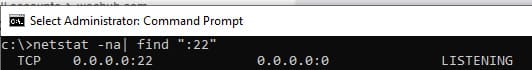

2. Проверка порта SSH:

Убедитесь, что сервер слушает на порту TCP:22:

netstat -na | find ":22"

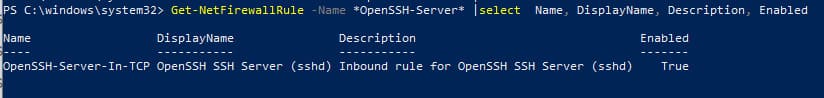

3. Настройка брандмауэра:

Убедитесь, что брандмауэр разрешает подключения по SSH:

Get-NetFirewallRule -Name *OpenSSH-Server* |select Name, DisplayName, Description, Enabled

Если правило отключено, включите его:

New-NetFirewallRule -Name sshd -DisplayName 'OpenSSH Server (sshd)' -Enabled True -Direction Inbound -Protocol TCP -Action Allow -LocalPort 22

Если правило отключено (состоянии Enabled=False) или отсутствует, вы можете создать новое входящее правило командой New-NetFirewallRule:

New-NetFirewallRule -Name sshd -DisplayName 'OpenSSH Server (sshd)' -Enabled True -Direction Inbound -Protocol TCP -Action Allow -LocalPort 22

Конфигурация файла sshd_config

Конфигурационный файл OpenSSH сервера находится по пути C:\ProgramData\ssh\sshd_config. Вы можете отредактировать его через любой текстовый редактор. Например, откройте файл с помощью блокнота:

start-process notepad C:\ProgramData\ssh\sshd_config

1. Запрет подключения для пользователей/групп:

— Запретить подключение для определенного пользователя:

DenyUsers softcomputers\[email protected]

DenyUsers corp\*

— Разрешить доступ только для локальной группы:

AllowGroups sshadmins

2. Изменение порта SSH:

Для смены порта измените значение директивы Port.

После изменений не забудьте перезапустить службу:

Restart-Service sshd

3. Чтобы разрешить подключение только для определенной доменной группы:

AllowGroups softcomputers\sshadmins

По умолчанию могут к openssh могут подключаться все пользователи Windows. Директивы обрабатываются в следующем порядке: DenyUsers, AllowUsers, DenyGroups,AllowGroups.

4. Можно запретить вход под учетными записями с правами администратора, в этом случае для выполнения привилегированных действий в SSH сессии нужно делать runas.

DenyGroups Administrators

Следующие директивы разрешают SSH доступ по ключам и по паролю

PubkeyAuthentication yes

PasswordAuthentication yes

5. Вы можете изменить стандартный SSH порт TCP/22, на котором принимает подключения OpenSSH в конфигурационном файле sshd_config в директиве Port.

6. После любых изменений в конфигурационном файле sshd_config нужно перезапускать службу sshd:

restart-service sshd

Подключение по SSH к Windows компьютеру

Для подключения к Windows через SSH можно использовать любые SSH клиенты (например, PuTTY или встроенный клиент Windows). Пример команды для подключения:

ssh [email protected]

В этом примере alexbel – имя пользователя на удаленном Windows компьютере, и 192.168.31.102 – IP адрес или DNS имя компьютера.

Обратите внимание что можно использовать следующие форматы имен пользователей Windows при подключении через SSH:

alex@server1 – локальный пользователь Windows

[email protected]@server1 – пользователь Active Directory (в виде UPN) или аккаунт Microsoft/ Azure(Microsoft 365)

softcomputers\alex@server1 – NetBIOS формат имени

Если используется аутентификация по Kerberos в домене, включите ее в конфигурационном файле:

GSSAPIAuthentication yes

После этого можно прозрачно подключать к SSH серверу с Windows компьютера в домене из сессии доменного подключения. В этом случае пароль пользователя не указывается и выполняется SSO аутентификация через Kerberos:

ssh -K server1

При первом подключении появится стандартный запрос на добавление узла в список известных SSH хостов.

Нажимаем — «Да»

В открывшееся окне авторизуемся под пользователем Windows.

При успешном подключении запускается командная оболочка cmd.exe со строкой-приглашением.

admin@win10tst C:\Users\admin>

В командной строке вы можете выполнять различные команды, запускать скрипты и приложения.

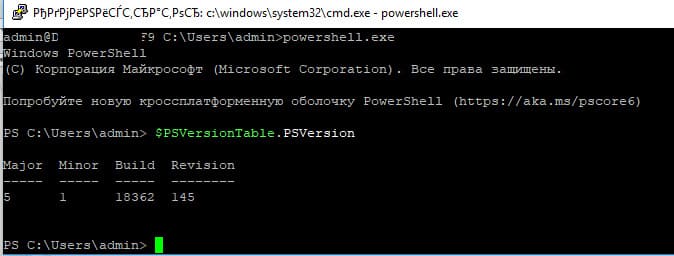

Чтобы запустить интерпретатор PowerShell, выполните:

powershell.exe

Чтобы изменить командную оболочку (Shell) по умолчанию в OpenSSH с cmd.exe на PowerShell, внесите изменение в реестр следующей командой:

New-ItemProperty -Path "HKLM:\SOFTWARE\OpenSSH" -Name DefaultShell -Value "C:\Windows\System32\WindowsPowerShell\v1.0\powershell.exe" -PropertyType String –Force

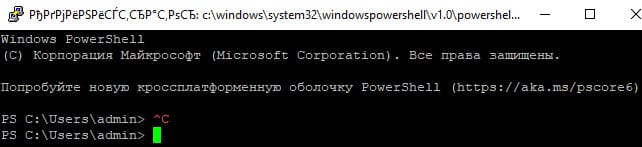

Осталось перезапустить SSH подключение и убедиться, что при подключении используется командный интерпретатор PowerShell

(об этом свидетельствует приглашение PS C:\Users\admin>).

В SSH сессии запустилась командная строка PowerShell, в которой работают привычные функции: авто дополнение, раскраска модулем PSReadLine, история команд и т.д. Если текущий пользователь входит в группу локальных администраторов, то все команды в его сессии выполняются с повышенными правами даже при включенном UAC.

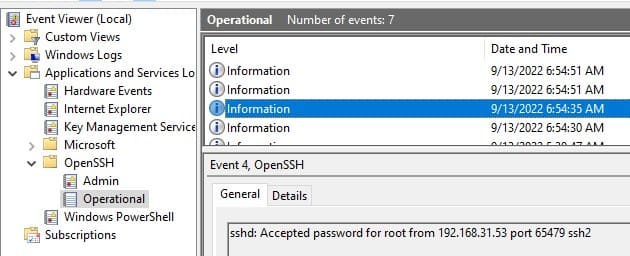

Логи SSH подключений в Windows

Логи SSH подключений пишутся в журнал событий Windows через Event Tracing for Windows (ETW). Чтобы просмотреть логи:

1. Откройте Event Viewer (eventvwr.msc).

2. Перейдите в Application and Services Logs -> OpenSSH -> Operational.

Пример события успешного подключения по паролю:

EventID: 4

sshd: Accepted password for user1 from 192.168.31.102 port 55432 ssh2

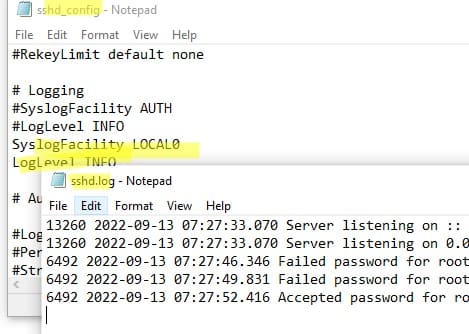

Если необходимо, вы можете настроить запись логов в текстовый файл. Для этого добавьте в файл sshd_config директивы:

SyslogFacility LOCAL0

LogLevel INFO

Перезапустите службу sshd для применения изменений и проверьте, что теперь логи SSH сервера пишутся в файл C:\ProgramData\ssh\logs\sshd.log

Теперь вы знаете, как настроить и использовать OpenSSH сервер на Windows для удаленного подключения по защищенному протоколу SSH.