Время на прочтение4 мин

Количество просмотров92K

Большое количество статей описывает — как удаленно установить приложение на несколько компьютеров в доменной сети (AD). Но многие сталкиваются с проблемой поиска или создания подходящих пакетов установки Windows Installer (MSI).

Действительно. Для того что бы установить всем пользователям группы, например, FireFox — необходимо или собрать MSI-пакет самостоятельно (довольно подробно описано в данной статье), или скачать на соответствующем сайте подходящий. Единственное, в первом случае — на самом-то деле — задача, весьма не тривиальная, а во втором — мы получаем пакет настроенные таким образом, как захотелось его создателю, да еще и по факту модифицированный (сомнительный, но минус).

Если в вашей организации в качестве антивирусной защиты используются продукты компании «Лаборатория Касперского» — и вы используете сервер администрирования — вы можете устанавливать удаленно программы даже из *.exe пакетов, используя ключи — для управления параметрами установки.

Параметры тихой установки

Большинство программ можно установить в «тихом» режиме, например тут есть таблица с большим количеством часто используемых программ, и поддерживаемые передаваемые параметры — при установке. Так же здесь можно найти большое количество передаваемых параметров установки.

Таким образом нам нужно:

- Скачать стандартный дистрибутив нужной нам программы с сайта разработчика (или откуда вы их обычно берете)

- Найти в интернете какие ключи «тихой» установки поддерживает используемая программа

- Установить программу на пользовательский ПК, используя Kaspersky Security Center

Для этого нужно подготовить пакет установки в Kaspersky Administration Kit (KSC). И задачей или вручную установить на нужные компьютеры.

Панель администрирования — дает полную управляемость (при установке) сравнимую с администрированием через групповые политики Win-server’а, а для меня даже удобнее — меньше всяких фокусов — меньше шансов ошибиться

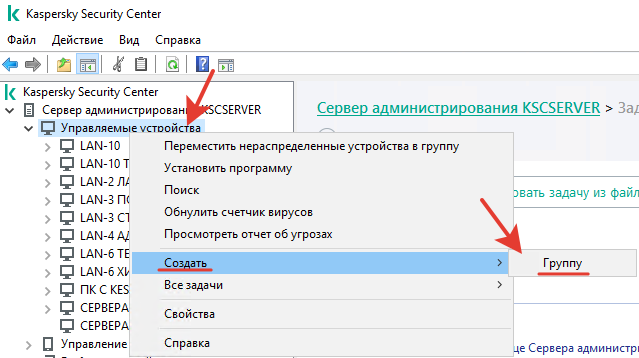

Если вы будете назначать установку программ вручную, или у вас все пользователи используют одинаковый набор программ — то можете пропустить этот раздел, но если же у вас в организации разным отделам устанавливается разное ПО — этим отделам можно назначить разные группы, для которых будут использоваться разные задачи.

Группы пользователей в KSC разделяются — аналогично структуре используемой в AD — каталоги и под каталоги. Задачи и политики используемые в родительских группах применяются всем дочерним группам.

Таким образом можно, например, всем пользователям компании установить FireFox и Chrome, и только дизайнерам Photoshop.

Итак приступим:

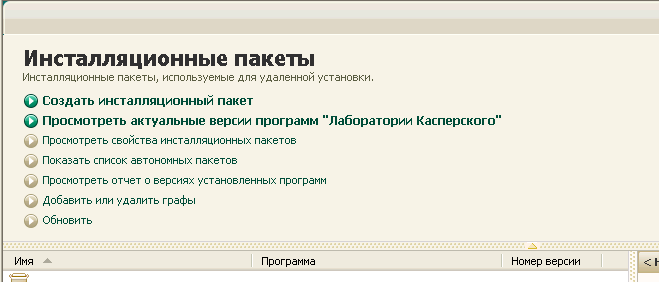

1) Для создания инсталляционного пакета необходимо перейти в подраздел «Инсталляционные пакеты» раздела «Хранилища» в панели управления KSC. Там мы увидим список созданных ИП, возможность создать новый, а так же редактировать или удалить существующий.

Новый инсталляционный пакет создается просто: вы указываете его имя (то как он будет отображаться в KSC), выбираете «ИП для программы, указанной пользователем», указываете пусть к программе (exe, bat, cmd, msi) и указываете параметры запуска (ключи тихой установки).

Затем указанный пакет можно будет использовать для установки на удаленные компьютеры.

2) Теперь нам нужно создать задачу для установки созданного пакета. Если вы раньше работали с KSC, или с его предыдущим аналогом Adminkit. То сам процесс создания задачи — для вас не составит труда.

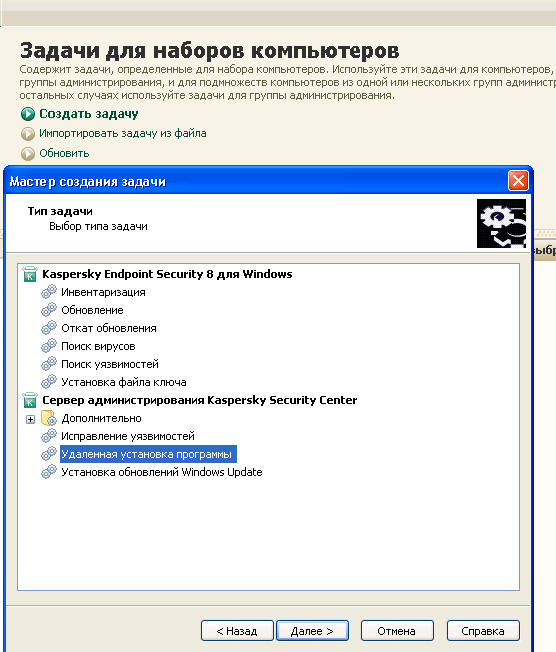

Можно либо создать задачу перейдя в папку соответствующей группы, и перейдя на вкладку «Задачи» — создать новую задачу. Либо Перейдя в Раздел «Задачи для наборов компьютеров» — создать новую задачу.

Задаем имя созданной задачи, и выбираем тип задачи «Удаленная установка программы».

Выбираем программу которую мы хотим устанавливать, каким группам пользователей будет назначена эта задача, и указываем пользователя которому позволено устанавливать ПО на все из используемых компьютеров (обычно — администратор домена).

Единственное, в плане настроек — мы ограничиваемся только теми параметрами, которые разрешает передавать разработчик при установки программы, и настроить прокси-сервер в браузере через командную строку нам вряд ли удастся. Но тут нам на помощь идут уже стандартные групповые политики AD. Ведь обычно у альтернативных браузеров -используются системные настройки прокси, а их мы можем назначить нужным пользователям через AD.

В нашей организации 350 компьютеров в сети и на каждом из них должно быть установлено антивирусное ПО для обеспечения общей сетевой безопасности. Ходить от компьютера к компьютеру и настраивать одни и те же политики и правила стало очень неудобно. Это занимает много время. Можно по RDP, но это не отменяет необходимости выполнять действия на каждом рабочем месте. В результате, было принято решение использовать централизованное управление антивирусами, а именно KSC – Kaspersky Security Center.

Антивирус Касперского был выбран потому, что на компьютерах уже были установлены в основном KES и KFA. Логично было добавить централизованное управление и не искать каких-то альтернатив, трудоемких по реализации в сложившихся условиях (переустановка на многих ПК, переучивание персонала и тп). К тому же антивирусы Касперского подходят под законы по информационной безопасности в нашем регионе и в нашей организации в конкретности.

Еще один плюс централизованного управления – единая точка мониторинга за вирусной активностью во всей сети сразу. Кроме того KES позволяет блокировать, устанавливать, удалять приложения у клиентов, блокировать подключаемые флэшки, запрещенные сайты, выводить информацию об системе и еще много всего.

Все что нужно для развертывания KSC есть в описании на официальном сайте Касперского. Но, почему и решено было написать этот пост, на сайте Касперского очень много информации, в которой можно запутаться, и мало картинок. Обучающие видео смотреть не всегда удобно. При первоначальном анализе ситуации было сложно разобраться куда смотреть и с чего начать в первую очередь. Некоторые знакомые админы с KES в сети тоже не знали с чего начать и задавали вопросы. В результате на этой странице акцентировано внимание на наиболее необходимых действиях.

Содержание.

Компоненты.

Установка ОС.

Установка базы данных.

Установка Kaspersky Security Center.

Первоначальная настройка KSC.

Kaspersky Network Agent – дистанционная установка.

Kaspersky Network Agent – установка не дистанционно.

Установка Kaspersky Endpoint Security.

Лицензия.

Задачи.

Политики.

Пароль.

Оповещение.

Мониторинг состояния системы.

Поиск.

Резервная копия.

Завершение.

Компоненты.

Для установки KSC нужны следующие компоненты.

Сервер – отдельный компьютер, или виртуальная машина с актуальными на сегодняшний день параметрами (процессор Core i3-i5 или Ryzen3-5, 8Гб ОЗУ, SSD500Гб, LAN 1Гбит/с). На этом компьютере ничего не должно быть установлено кроме самого KSC.

База данных. В данном случае использована MSSQL. Подойдет любая версия, платная или бесплатная (с некоторыми ограничениями). Скачивается с официального сайта Microsoft.

Сюда же можно добавить Visual Studio, чтоб иметь возможность работы с БД. Скачивается так же с сайта Microsoft.

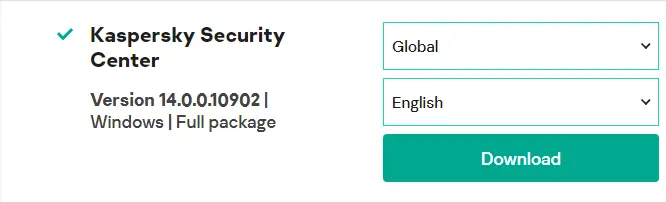

KSC – центр управления, скачивается с официального сайта Касперского. Бесплатное ПО. На сайте нужно выбрать версию для Windows, full distributive.

KES – Kaspersky Endpoint Security – это платный антивирус который устанавливается на каждый компьютер в сети. KSC в нашем случае управляет только KES-ами.

К сожалению KSC не предназначен для управления бесплатными Kaspersky Free Antivirus. Все KFA которые у нас были в сети нужно переводить на KES. Это отдельный экономический вопрос. Необходимо провести точный расчет количества антивирусов и согласовать с руководством покупку лицензий. Использование каких-то взломанных ключей из Интернета не приемлемо в гос. организации. На информационной безопасности в наше время экономить нельзя.

Kaspersky Network Agent – сетевой агент, который передает команды от KSC в KES. Бесплатное ПО. Извлекается из установочного пакета KSC. Агенты умеют гораздо больше, чем просто работа с KES. Через агента можно устанавливать или удалять ПО, получать информацию об оборудовании клиента, сеансах учетных записей и многое другое.

Далее описание вышеперечисленного с некоторыми подробностями. Подготавливаем, скачиваем все нужные компоненты. Кратко пройдем по особенностям каждого.

Установка.

Сервер.

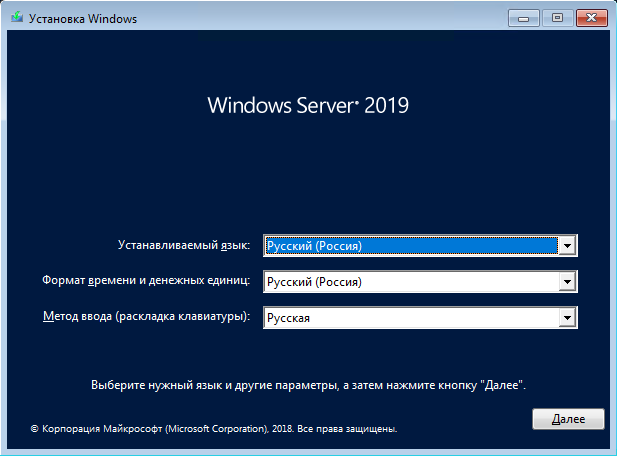

Устанавливаем Windows Server. В данном примере сервер 2019 на физическом компьютере. В последствии мигрировал на виртуальную машину.

Серверное ПО влияет на количество возможных подключений (более 20). Сервер требователен к ОЗУ. Нужно не менее 8Гб. До ВМ у компьютера был процессор Core-i3 9 поколения. Работал без замечаний.

После установки обновляем компоненты Windows.

Устанавливаем драйвера для оборудования.

Переименовываем в понятное название, в данном случае KSCSERVER. Назначаем IP-адрес.

Настраиваем безопасность. В идеале нужно запретить все, кроме запуска необходимых программ и RDP.

Создаем локальную учетную запись без использования стандартных имен admin, user и тп. С нее в основном будет выполнятся работа. Устанавливаем сложный пароль. Блокируем учетку, созданную при первоначальной настройке.

Добавляем компьютер в домен и разрешаем подключение к нему только заданным пользователям.

База данных.

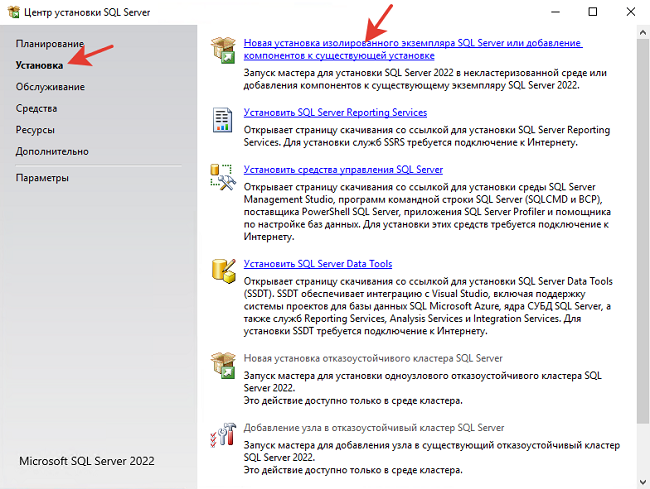

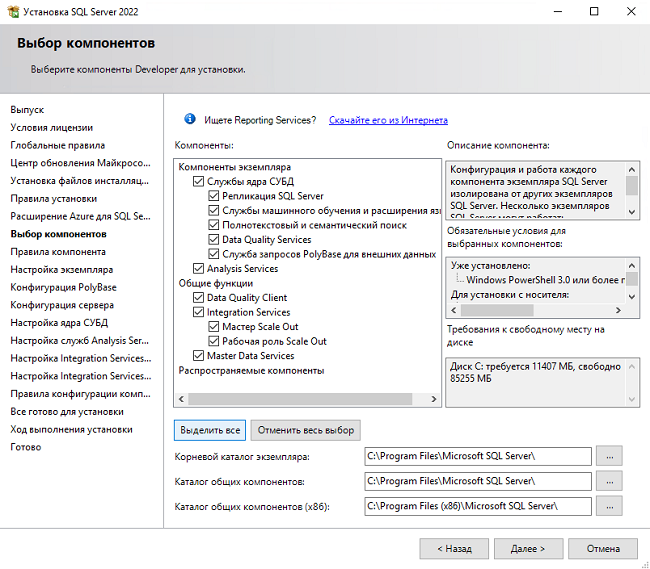

Далее устанавливаем MSSQL сервер. Проходим все шаги мастера установки.

При выборе компонентов отмечаем все, чтоб долго не разбираться.

Далее настройки без изменений. Можно переименовать экземпляр MSSQL.

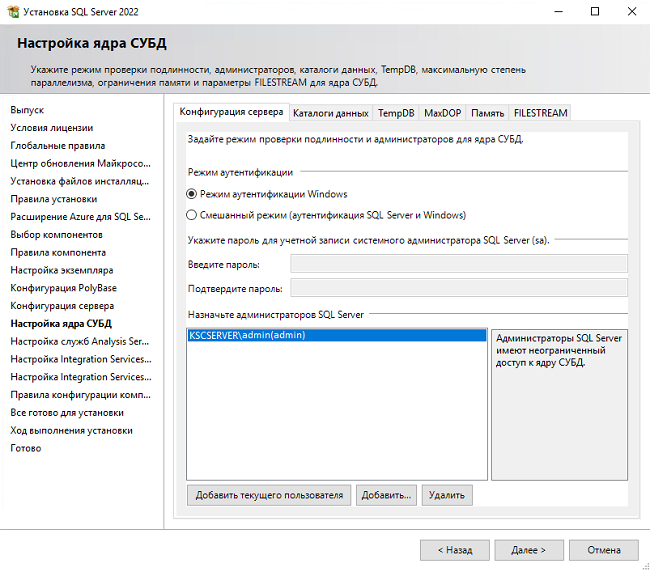

Для доступа к управлению БД можно использовать учетную запись Windows.

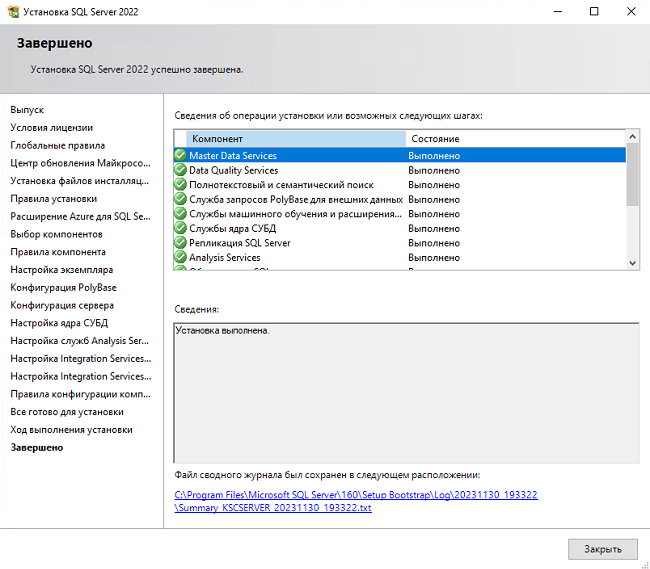

Завершаем установку.

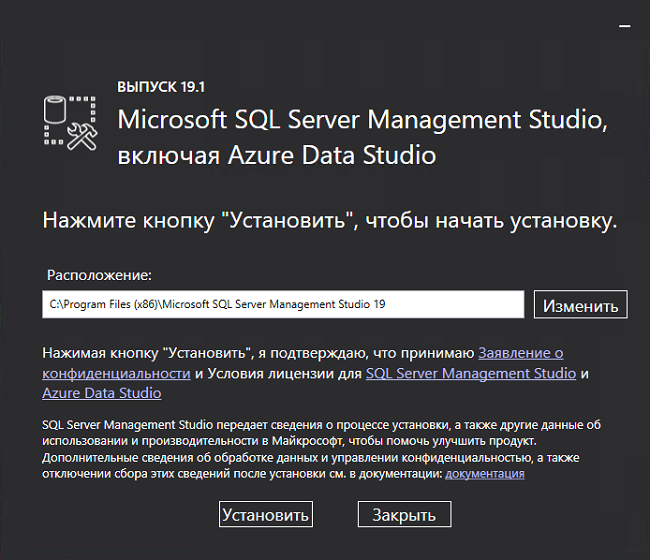

Устанавливаем MSSQL Manager Studio для управления базой данных. Все пути без изменений. Установить. Готово.

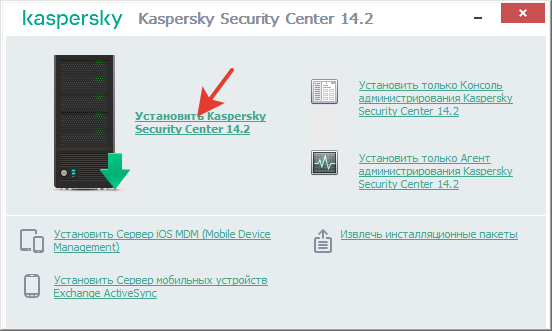

Установка KSC.

Устанавливаем центр управления антивирусом.

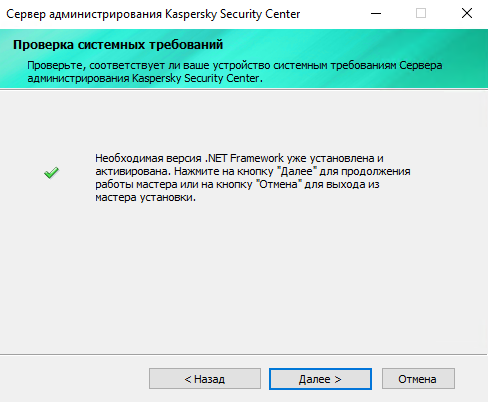

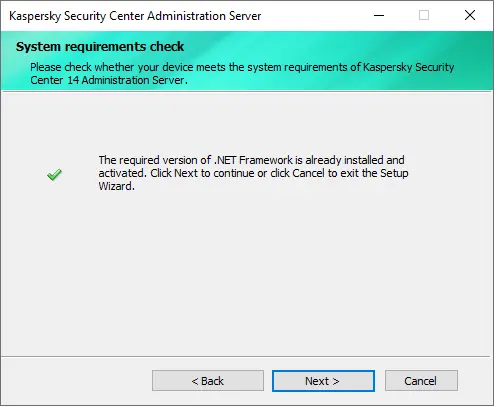

Программа проверит .NET Framework.

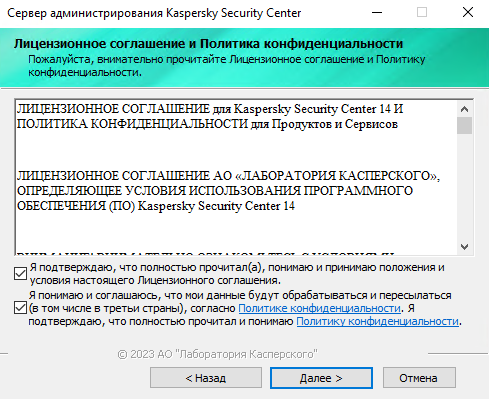

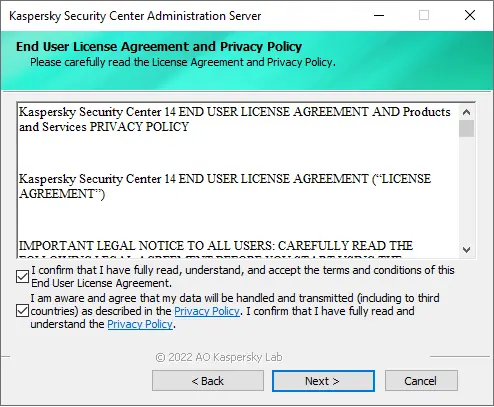

Принимаем лицензионное соглашение.

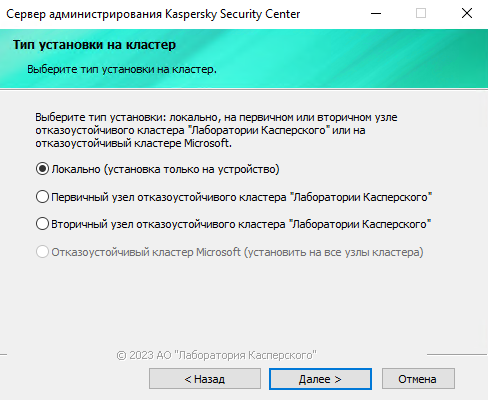

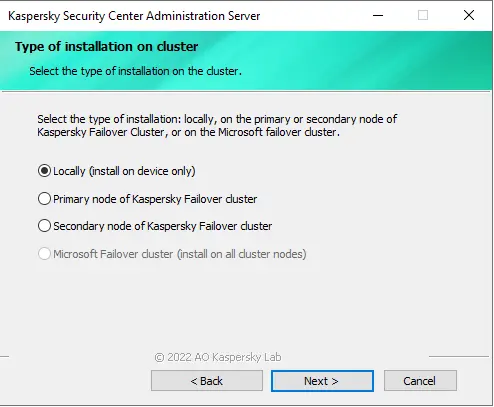

Устанавливаем ПО локально.

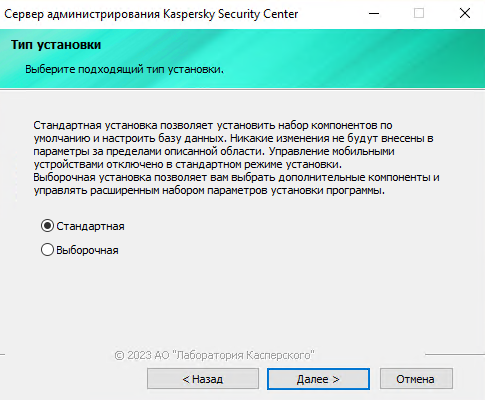

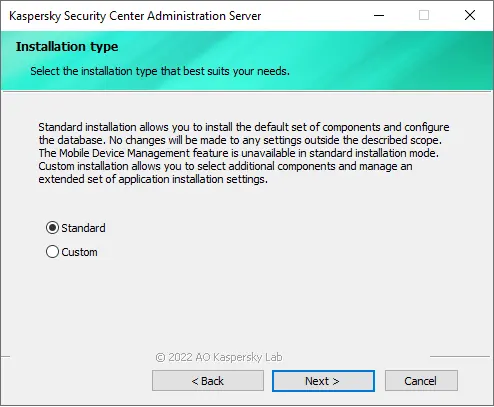

Выбираем стандартную установку.

В выборочной установке можно изменить путь размещения сервера.

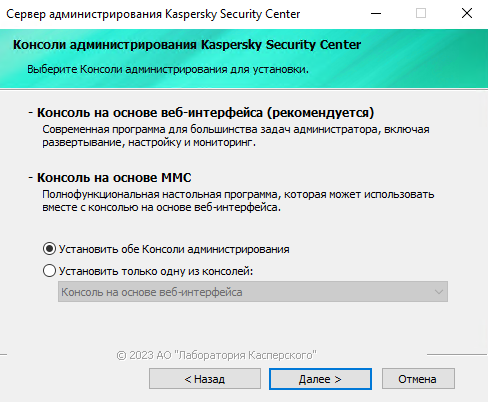

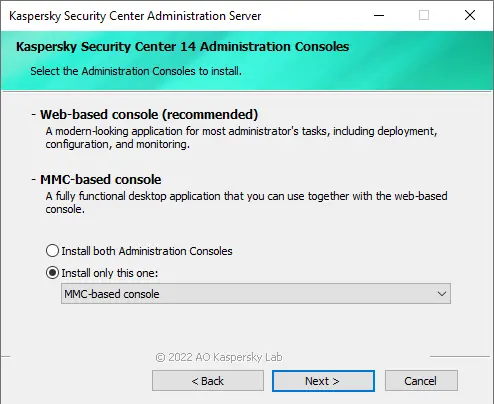

Обе консоли администрирования.

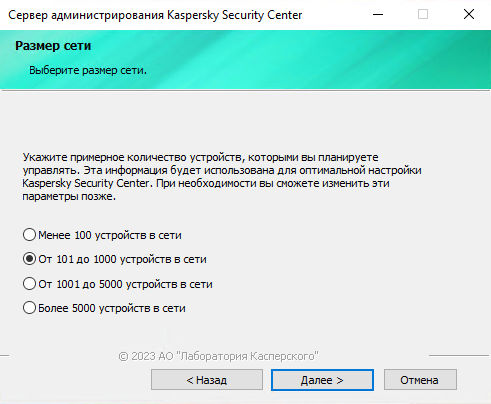

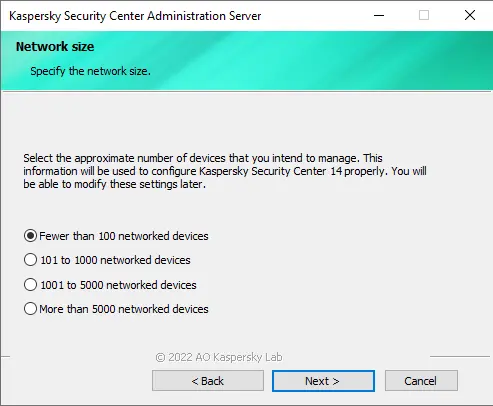

Количество устройств для каждого случая разное.

Эта настройка влияет на точки распространения и время рассинхронизации выполнения задач у большого количества клиентов.

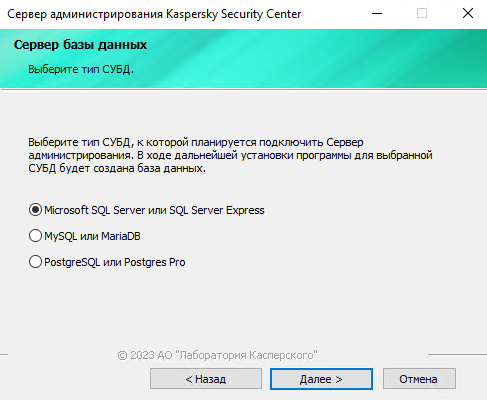

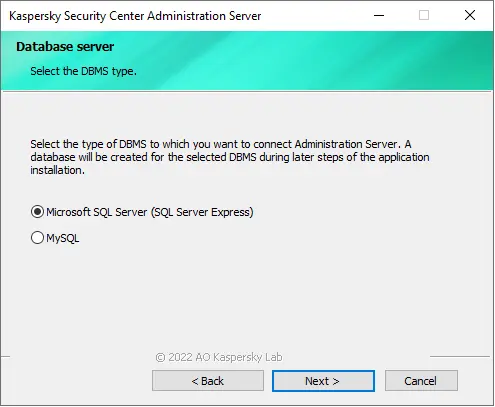

Выбор типа баз данных.

В версии 14.2, кроме MSSQL можно выбрать MySQL, MariaDB и PostgreSQL.

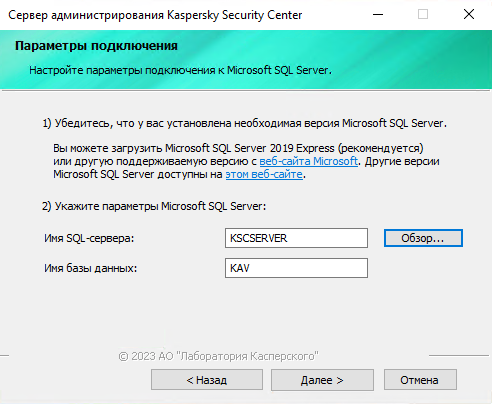

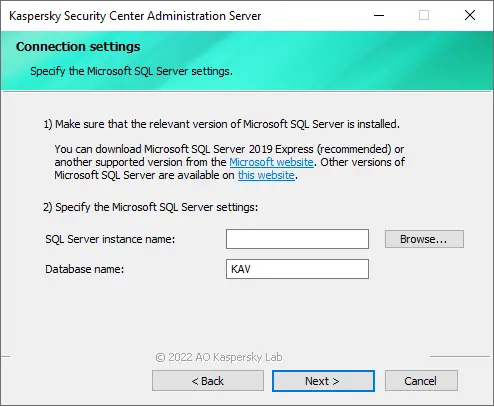

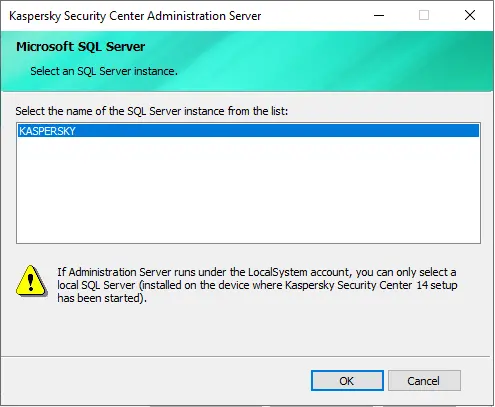

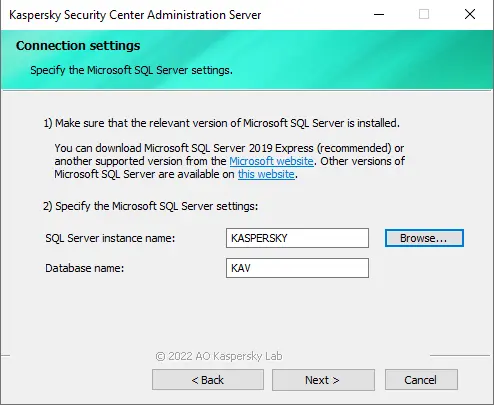

Выбираем установленный ранее MSSQL сервер. Имя БД без изменений.

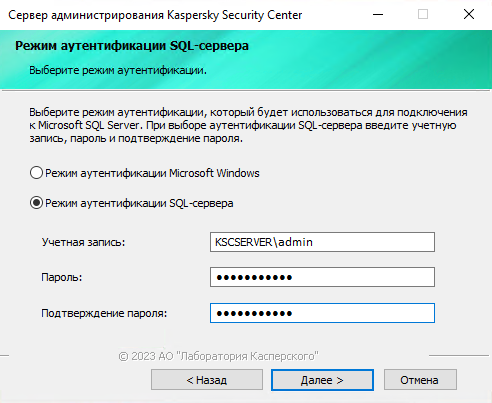

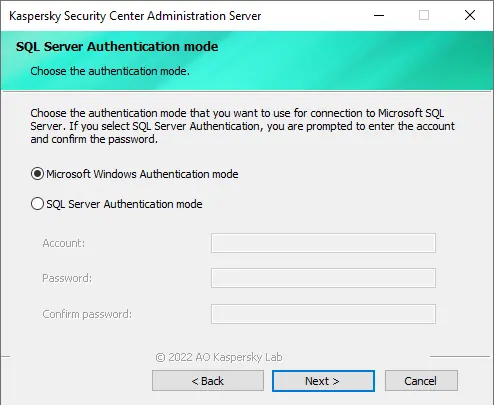

Вводим данные учетной записи, такие же как и при установке MSSQL.

Учетная запись для запуска службы сервера администрирования и других служб KSC – выбираем так же учетную запись локального админа. Использовать сетевые доменные учетки не рекомендуется.

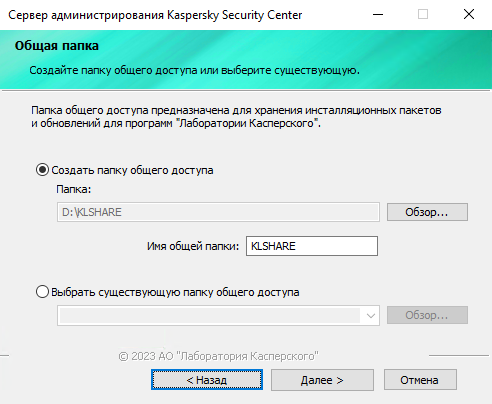

Имя и расположение папки общего доступа такое, как предлагает программа. Из этой папки клиенты будут брать установочные файлы.

Для работы KLSHARE используется порт 445. KSC самостоятельно откроет себе нужные порты.

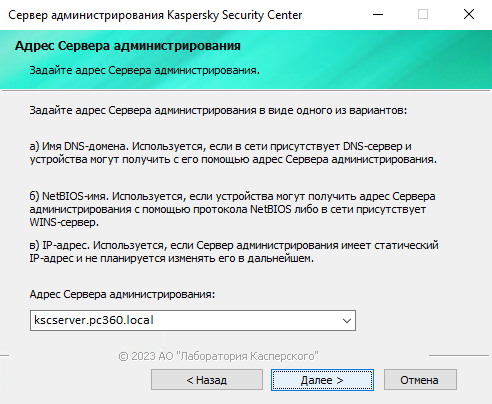

DNS имя по которому клиенты смогут находить сервер даже в случае смены его IP-адреса.

После завершения установки автоматически запустится мастер установки web-консоли.

Принимаем лицензионное соглашение.

Путь к установке без изменений.

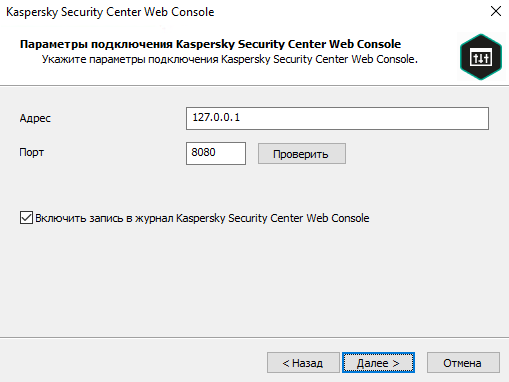

Адрес и порт без изменений.

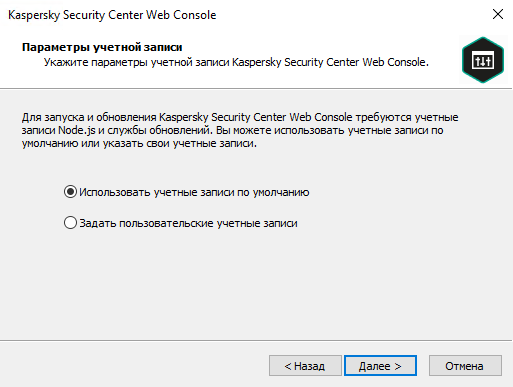

Учетные записи без изменений.

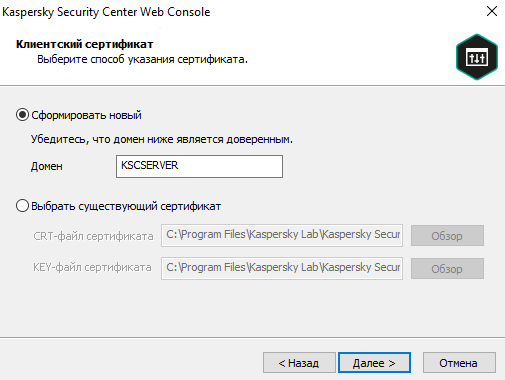

Клиентский сертификат без изменений.

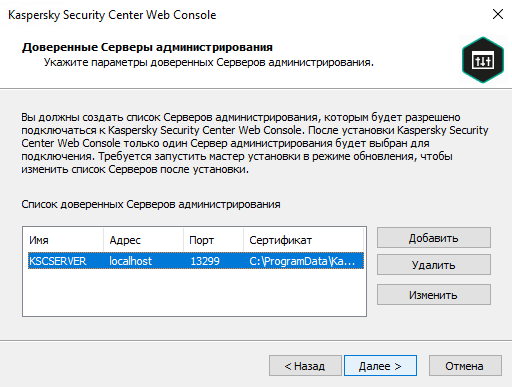

В доверенных серверах появится KSCSERVER. Далее.

Шаг с AIM без изменений.

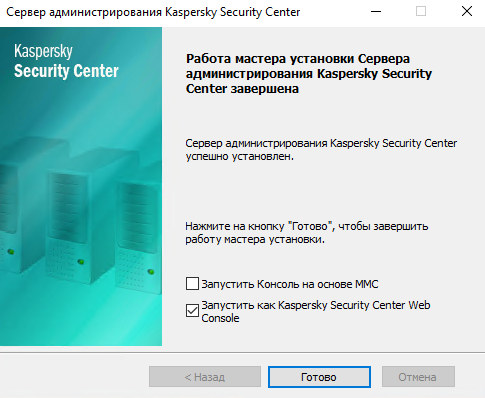

Ожидаем пока пройдет установка. Готово.

Первоначальная настройка.

Входим в KSC. Сделать это можно через консоль или ММС.

Ярлыки появятся на рабочем столе.

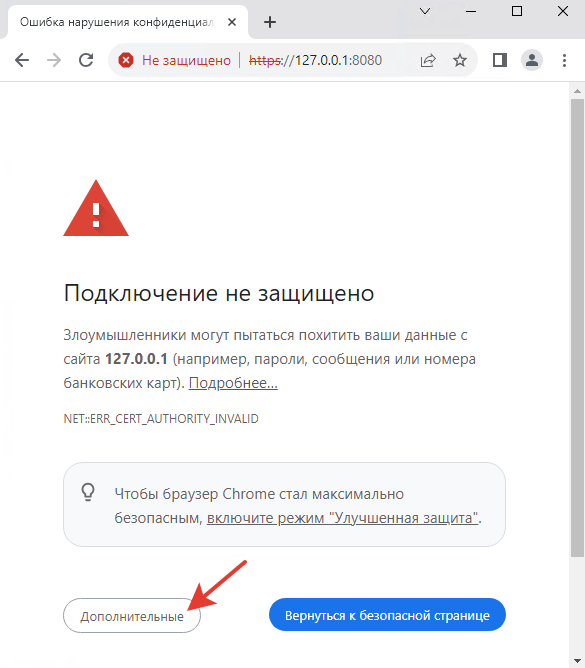

URL для входа через браузер (web-консоль):

Для входа нужно нажать дополнительные параметры и далее перейти по ссылке. Браузер ругается потому что у KSC самоподписанный сертификат.

Вводим учетные данные такие же, как при установке.

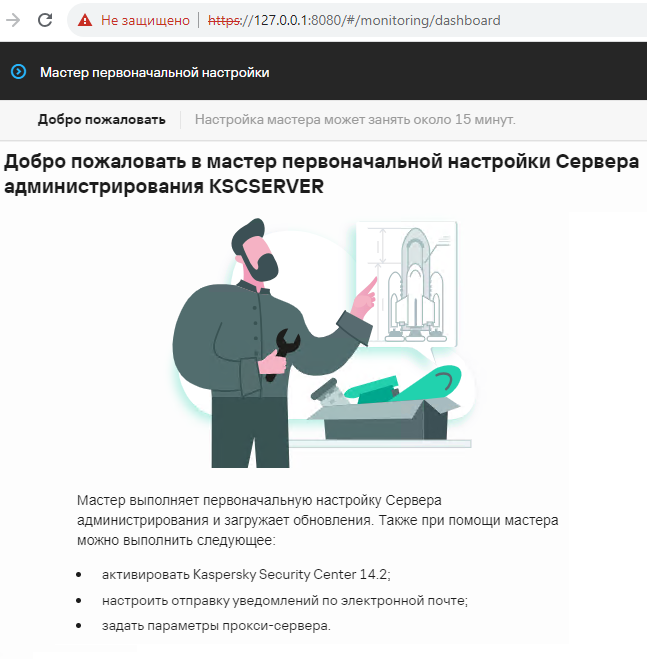

Запустится мастер первоначальной настройки.

Через ММС все проще и по классике, хотя разработчик продвигает web-консоль и рекомендует работать через нее.

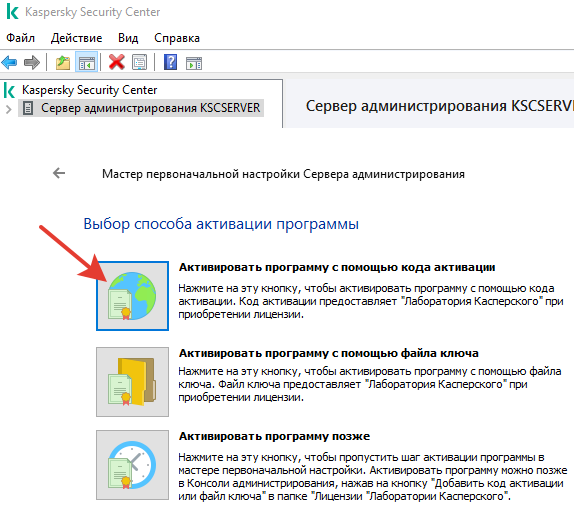

Можно ввести код на лицензии рабочих мест или сделать это позже.

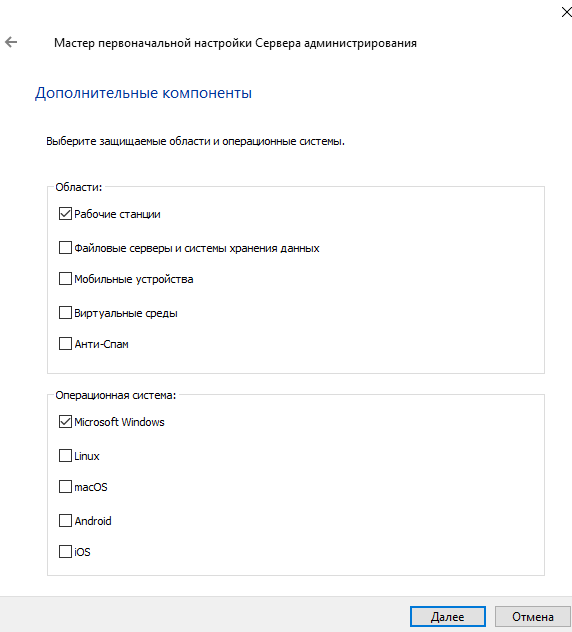

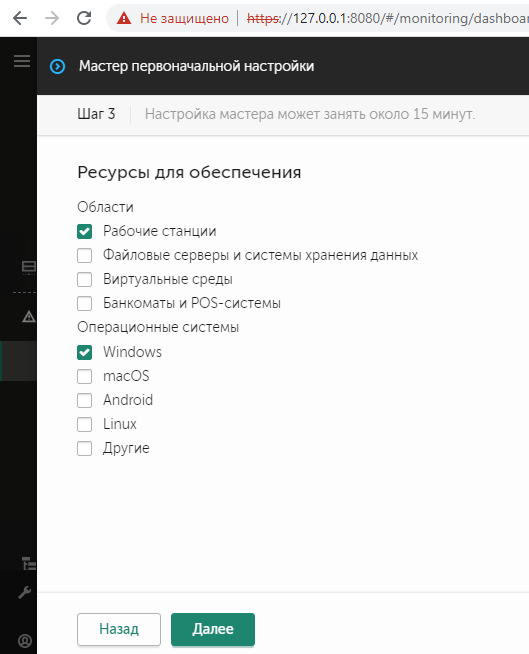

Выбираем назначение антивируса. В данном случае рабочие станции Windows.

Все те же шаги аналогично проходятся в web-консоли. Кому как удобно.

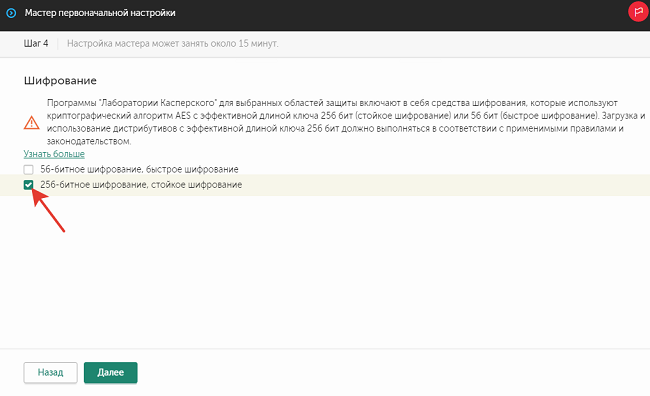

Выбираем сильное или слабое шифрование. По желанию. Более стойкое влияет на затрачиваемые ресурсы процессора.

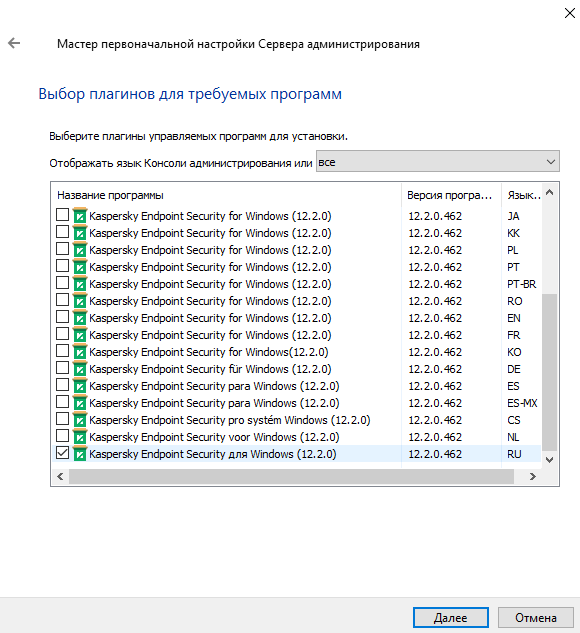

Выбираем плагины для используемых модулей с учетом языка дистрибутива. Ожидаем их загрузку, если вышли новые версии и установку.

Плагин нужен для управления в KSC на конкретном устройстве, в данном случае на сервере.

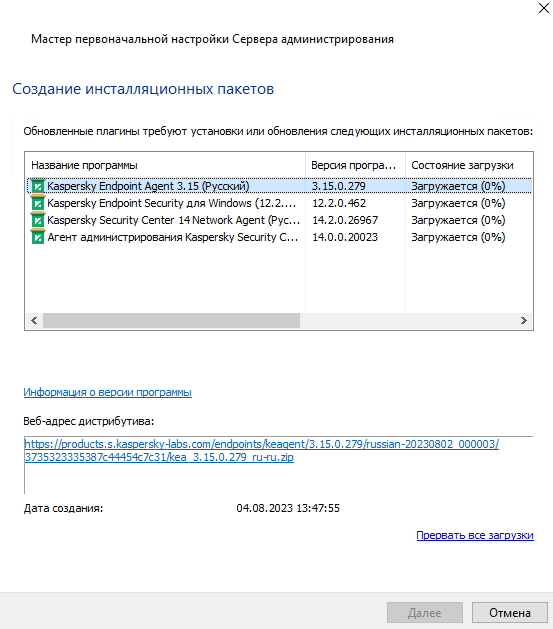

Можно создать инсталяционные пакеты. Можно это сделать позже. Это те пакеты, которые потом будут устанавливаться у клиентов. В первую очередь нужны KES и Network Agent.

Kaspersky Endpoint Agent 3.15 не нужен в данном случае.

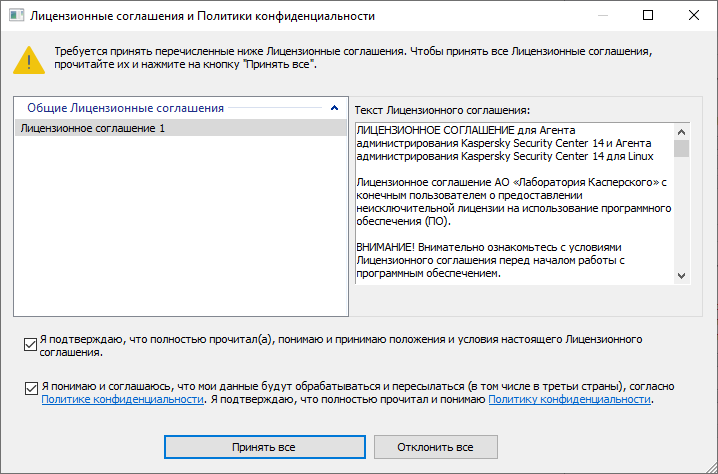

В процессе нужно несколько раз принять лицензионное соглашение.

Подтверждаем участие в Kaspersky Security Network. KSN проверяет файлы особенно новых неизвестных угроз в базе Касперского. Эта база наполняется от всех участников KSN. Данные участников анонимизированы.

Мастер так же создаст базовые политики и задачи. Предложит параметры управления обновлениями. В web-консоли предлагается настроить оповещение на e-mail. Это все можно настроить в процессе работы с KSC.

Не запускаем мастер развертывания защиты на рабочих станциях (галочка снята).

Завершаем мастер.

Дистанционное подключение к KSC.

Кроме RDP, войти в управление можно дистанционно по сети используя два варианта:

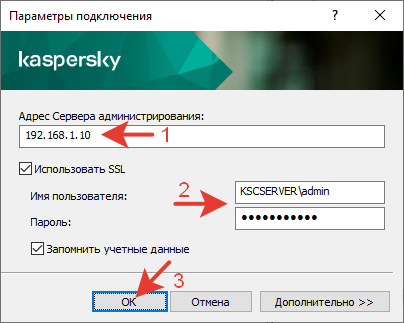

1.Установить на админском ПК MMC (выбирается из инсталла KSC), указать IP-адрес сервера.

Для работы этим способом так же потребуется установка плагина управления для конкретной версии KES.

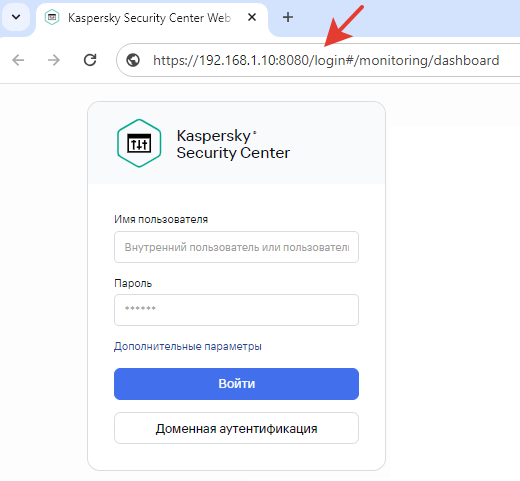

2.Использовать web-браузер и подключатся по IP-адресу в web-консоль сервера.

|

https://192.168.1.10:8080/login#/monitoring/dashboard |

Kaspersky Network Agent – дистанционная установка.

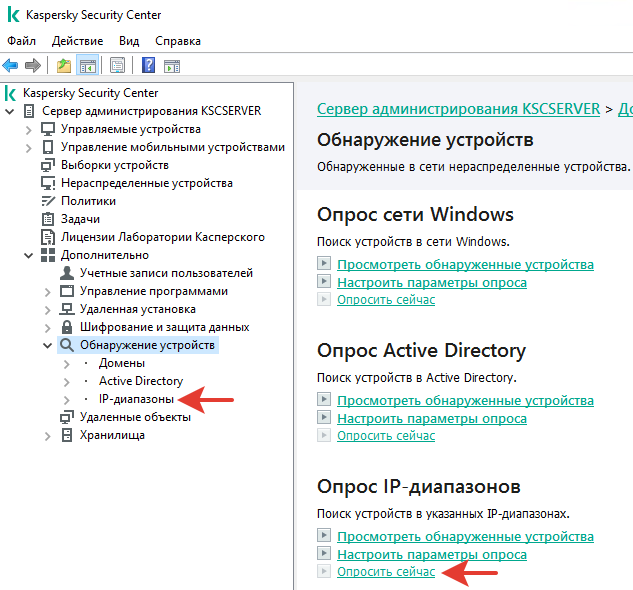

В первую очередь нужно просканировать сеть и распространить на клиентские компьютеры агента.

Сканирование доступно по нескольким категориям. Выбираем, например, IP-диапазоны. Настраиваем диапазоны и запускаем сканирование.

Перемещаем обнаруженные компьютеры в раздел «Управляемые устройства».

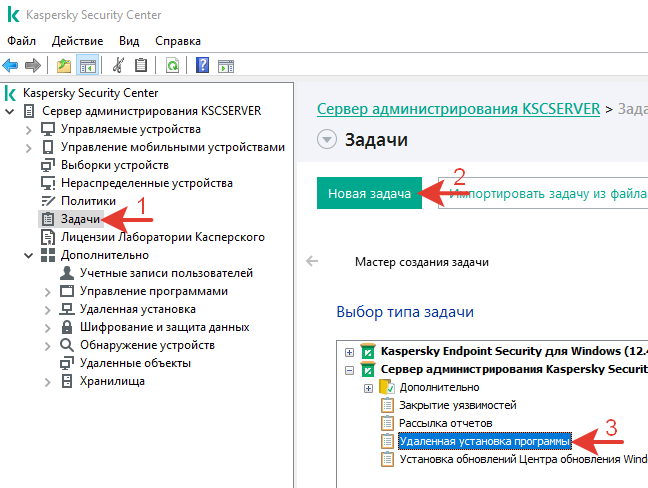

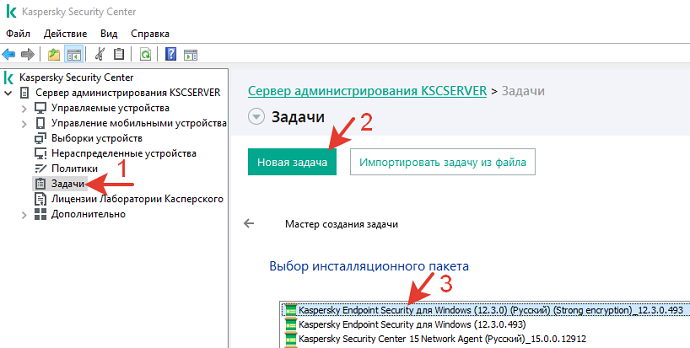

Установим агента. Для этого создаем новую задачу в разделе «Задачи».

Проходим по мастеру.

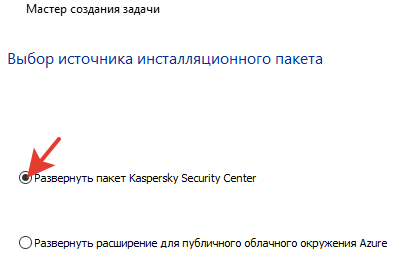

Выбираем – Развернуть пакет Kaspersky Security Center.

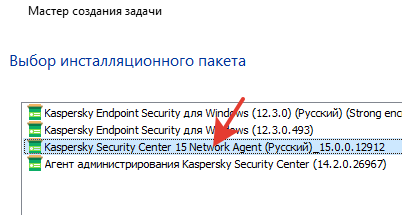

Выбираем инсталляционный пакет Network Agent.

Настраиваем параметры.

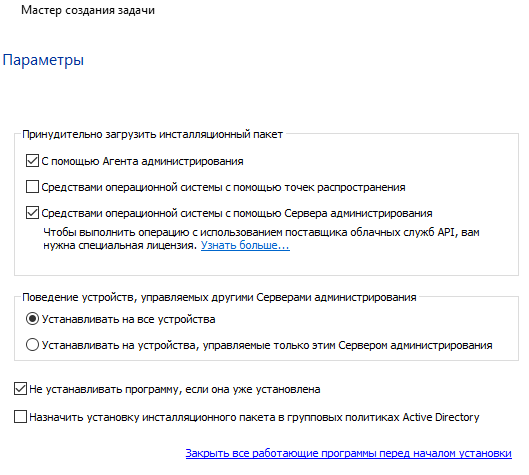

Принудительно загрузить инсталляционный пакет:

С помощью Агента администрирования – у нас еще агент не установлен, не используем.

Средствами операционной системы с помощью точек распространения — не используем, потому что у нас еще нет точек распространения. Некоторые агенты могут стать точками распространения и выполнять некоторые функции, так же как это делает сервер.

Средствами операционной системы с помощью Сервера администрирования – вот этот вариант подходит в данном случае.

Устанавливаем на все устройства и не устанавливаем, если программа уже установлена.

Если отметить галкой последний пункт, то можно выполнить установку с использованием групповых политик AD.

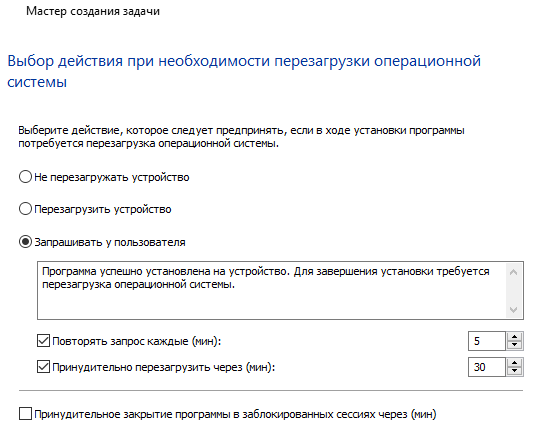

Предлагаемые действия при необходимости перезагрузки.

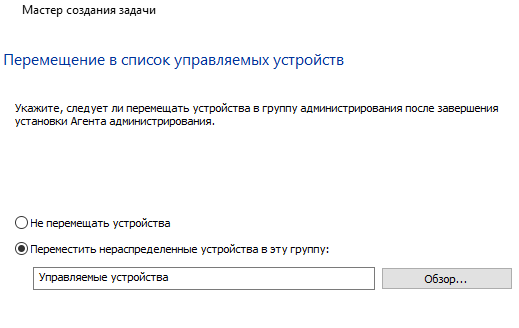

После установки агента перемещаем устройства в группу, выбираем в какую, в данном случае «Управляемые устройства».

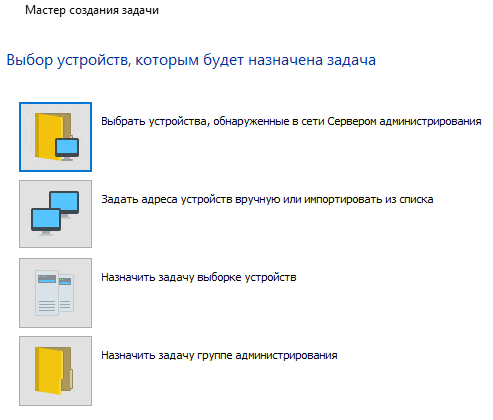

Далее можно либо выбрать устройства, на которые будет установлен агент, либо добавить их вручную.

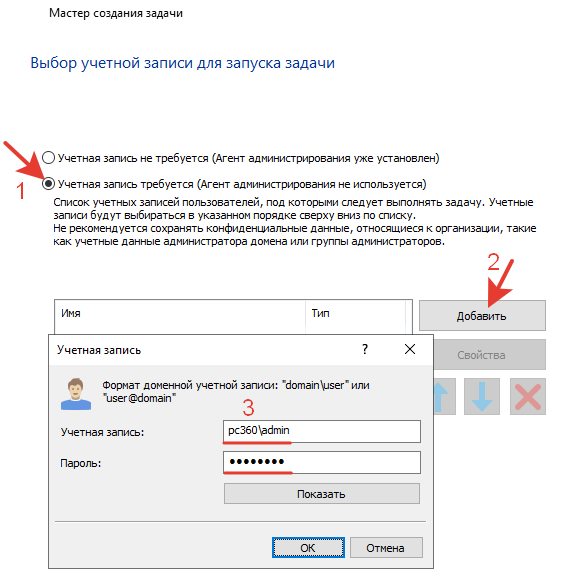

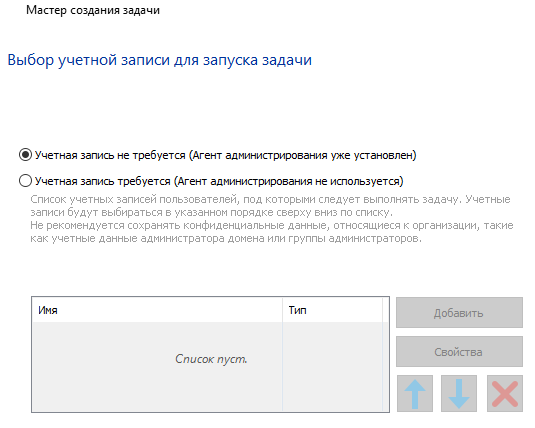

Учетная запись требуется. Когда агент будет установлен, для последующих установок учетную запись можно не указывать.

Вводим данные администратора клиентского компьютера. Если клиент в домене, подойдет учетная запись доменного админа.

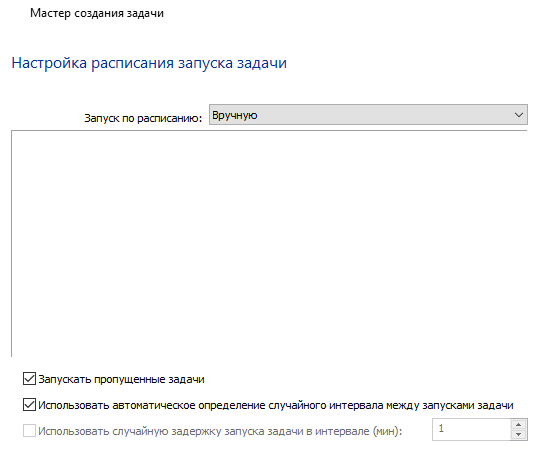

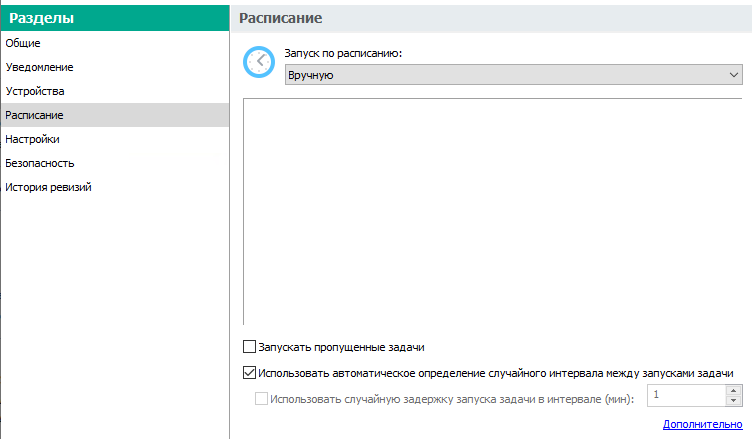

Параметры запуска.

Запускать пропущенные задачи – это значит, что если устройство отсутствовало в сети в момент запуска этой задачи, то задача выполнится, когда устройство появится.

Использовать автоматическое определение случайного интервала между запусками задачи – этот параметр распределяет запуск задачи на разных устройствах, чтоб не получилось одновременное обращение большого количества запросов к серверу. Используется при запуске задачи по расписанию.

Примерно то же самое последний пункт, с указанием время вручную.

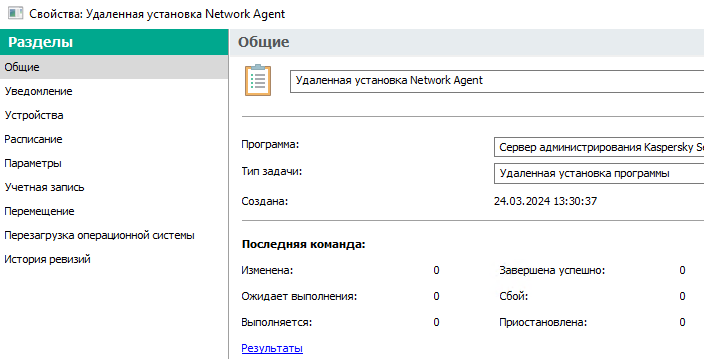

Название задачи.

На последнем шаге указываем не запускать задачу по завершению мастера.

Созданную задачу можно отредактировать. Почти все пройденные шаги мастера можно изменить, зайдя в настройки задачи.

В задачу можно добавлять новые компьютеры, запускать ее в ручную или по расписанию в удобное время, поменять название и все другие настройки.

Устанавливаем сетевого агенте KSC на требуемые компьютеры.

Kaspersky Network Agent – установка не дистанционно.

Если дистанционная установка не удалась, идем к клиенту или подключаемся по удаленному доступу и устанавливаем агента непосредственно на компьютере.

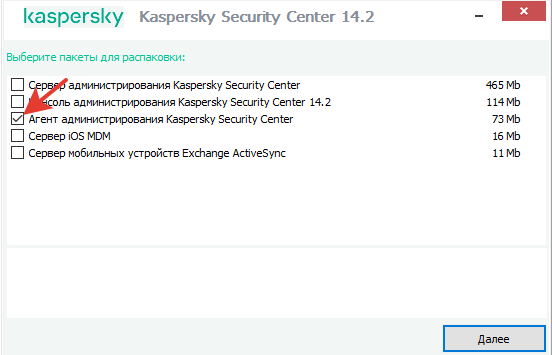

Инсталлятор можно скачать или извлечь из пакета KSC.

Запускаем KSC Install и нажимаем «Извлечь инсталляционные пакеты».

Отмечаем галочкой агента, указываем путь и получаем папку с файлами.

Копируем файлы агента на компьютер клиента и запускаем.

Принимаем лицензионное соглашение и тп.

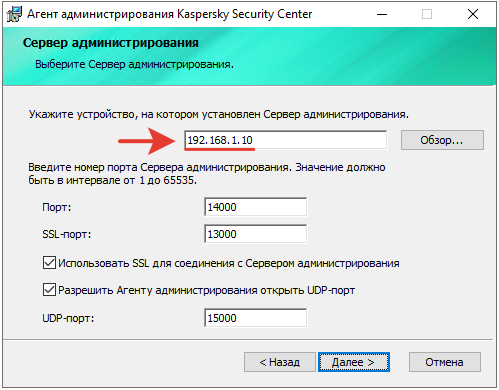

Самая главная настройка – указать IP-адрес или доменное имя KSC сервера. Если агент уже установлен это поле будет не активно.

Все остальные настройки без изменений, если клиенты и сервер находятся в одной сети.

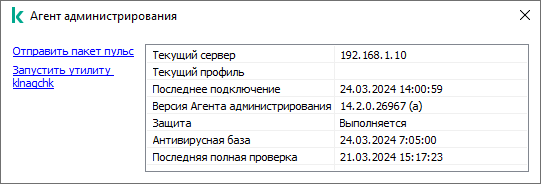

Убедится, что агент установлен и работает можно, запустив приложение из папки с установленной программой, которое называется klcsngtgui.exe.

В строке текущего сервера будет указан IP-адрес или доменное имя, в зависимости от того, что указывалось при установке.

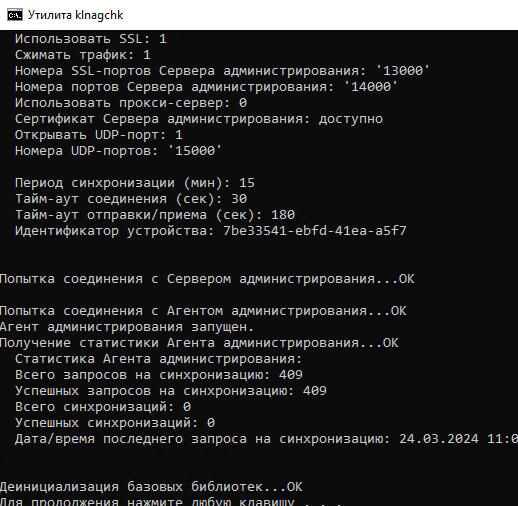

Из этого же окна можно запустить утилиту klnagchk.exe которая производит связь с сервером и в командной строке показывает результат.

Агента можно устанавливать через групповые политики AD.

Перенаправление агента на другой сервер.

В процессе эксплуатации KSC возникла необходимость деинсталировать старый KSC и развернуть новый. В этой ситуации необходимо было изменить IP-адрес в настройках агента. Делается это с использованием файла klmover.exe, который можно найти в папке с установленным агентом. Чтоб вручную не запускать на каждом клиенте этот файл, был создан скрипт, который с DC распространился по сети и выполнился на большинстве клиентов. Некоторые все же пришлось пройти пешком, потому что агент на них завис в каком-то промежуточном состоянии.

klmover.exe работает через cmd

|

cd C:\Program Files (x86)\Kaspersky Lab\NetworkAgent klmover —address 192.168.1.10 |

или .bat

|

start «» «C:\Program Files (x86)\Kaspersky Lab\NetworkAgent\klmover.exe» —address 192.168.1.10 |

В качестве префикса указывается адрес нового сервера KSC.

Kaspersky Endpoint Security.

KES можно установить двумя способами, так же как и агента: дистанционно или непосредственно на компьютере клиента.

Способ1.

Для дистанционной установки нужно создать задачу «Удаленная установка программы» и указать дистрибутив. Все так же как при создании задачи для сетевого агента.

На шаге мастера «Выбор инсталляционного пакета» выбираем KES. Если вышла новая версия, ее можно скачать и добавить к инсталляционным пакетам.

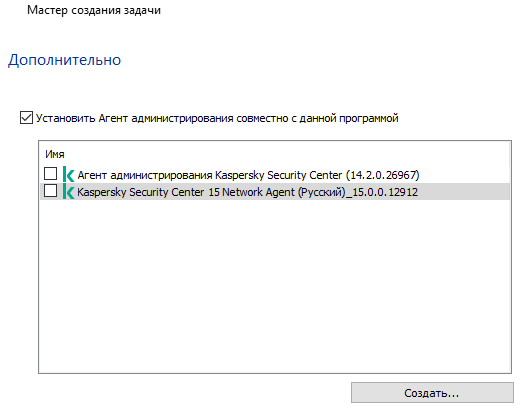

Часто делается совместная установка сетевого агента и KES. Для этого нужно отметить галкой еще и агента. Кому как удобно.

Учетная запись не требуется, так как агент администрирования уже установлен.

Проходим все шаги мастера. Запускаем задачу. Ожидаем установку.

Статус можно посмотреть в правой части окна.

Способ2.

Про второй способ установки пояснять особо ничего не нужно. Переходим на клиентский компьютер. Скачиваем дистрибутив, распаковываем, запускаем инсталл, далее, далее.. готово.

О том, что KES находится под управлением KSC, сообщит небольшая надпись в левой нижней части главного окна программы.

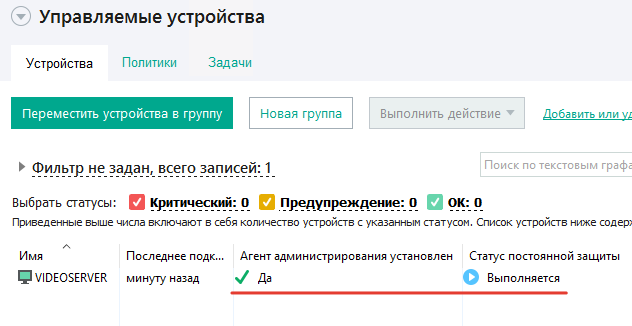

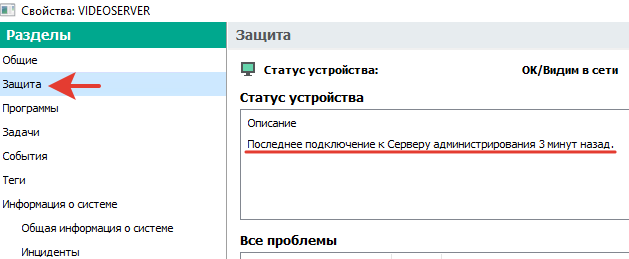

Это так же можно проверить из KSC.

Агент установлен, защита выполняется.

Можно выбрать компьютер и в его меню все подробно посмотреть.

Для удобства администрирования в управляемых устройствах созданы группы по отделениям и в них размещаются компьютеры с установленными агентом и KES.

Лицензия.

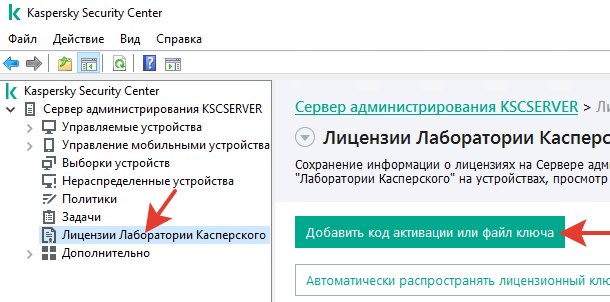

Чтоб добавить ключ активации – жмем большую зеленую кнопку в разделе лицензий.

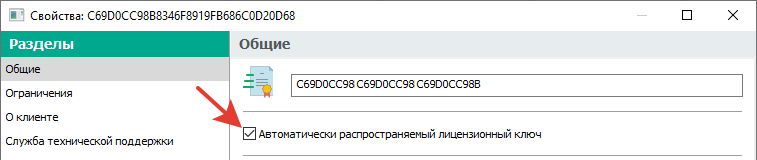

Основной вариант распространения ключа на клиентов в сети – в свойствах лицензии или в мастере первого запуска сервера нужно отметить «Автоматически распространяемый лицензионный ключ».

Лицензия будет автоматически присваиваться устройствам в группе «Управляемые устройства».

Если у Вас 100 устройств в лицензии, то ключ распространится на 100 устройств. Для 101 устройства лицензия уже будет не доступна и программа не активируется. Можно убирать из группы «Управляемые устройства» лишние устройства и лицензии будут перераспределяться на новые устройства.

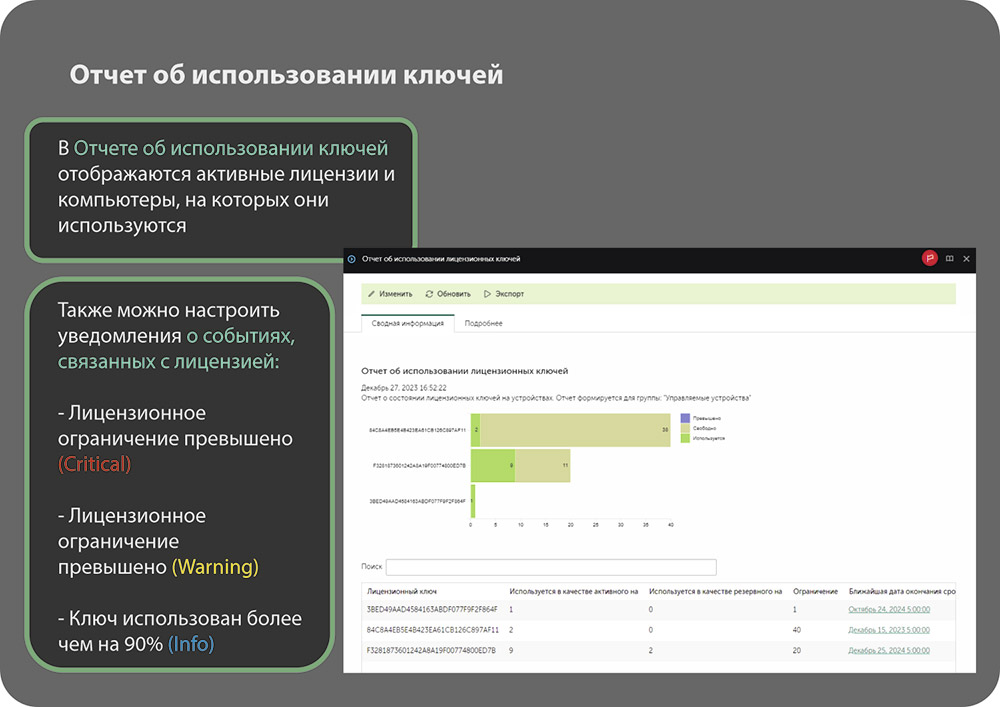

В свойствах лицензионного ключа можно посмотреть на какие устройства он распространяется. Или это можно сделать через «Отчет об использовании лицензионных ключей».

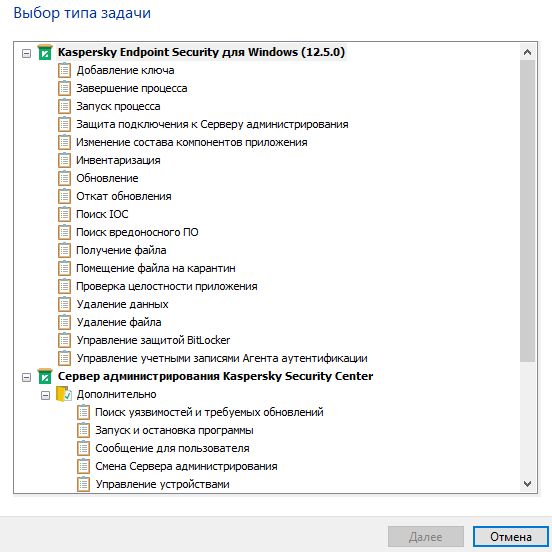

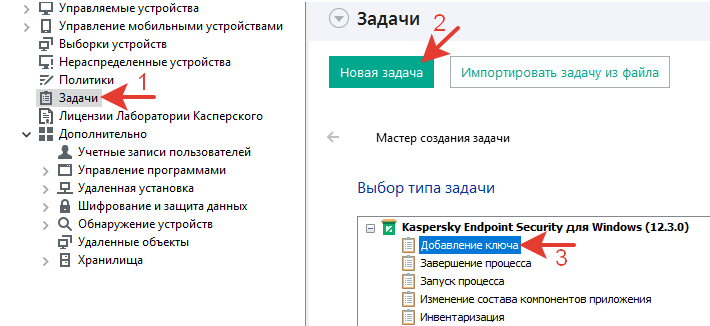

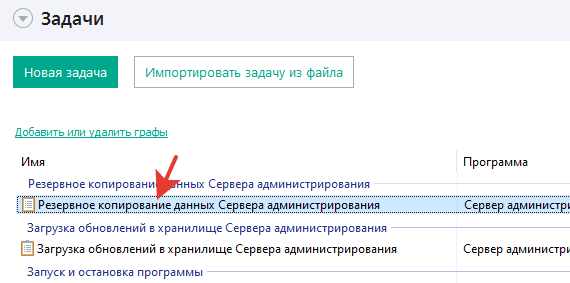

Задачи.

Список задач в KSC.

Все задачи желательно создавать в одном месте – соответствующем пункте меню. Еще задачи можно создавать в каждой группе, но в этом случае возникает путаница.

Как это работает на примере одной задачи.

Допустим, мы не выбрали «Автоматически распространять лицензионный ключ» и хотим распространить его только на заданные устройства.

Создаем задачу «Добавление ключа».

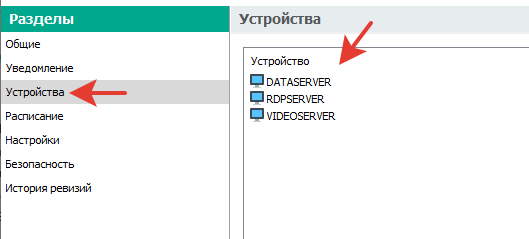

Указываем требуемые компьютеры на соответствующем шаге мастера.

Задачу можно запускать вручную или по расписанию.

После прохождения мастера, можно зайти в свойства задачи и отредактировать большинство настроек.

Для запуска задачи есть специальная кнопка.

После запуска ожидаем выполнение и смотрим результат, успешный или нет. Если результат не успешный (были и такие ситуации), то подключаемся к нужному компьютеру и вводи лицензионный ключ вручную.

Обязательные задачи создаются в KSC автоматически по умолчанию после его развертывания. Это задачи по обновлению и периодической проверке на вирусы и прочие угрозы.

Так же среди первоначальных задач:

Загрузка обновлений в хранилище Сервера администрирования.

Поиск уязвимостей и требуемых обновлений.

Обслуживание Сервера администрирования.

Резервное копирование данных Сервера администрирования.

О чем эти задачи понятно из названия.

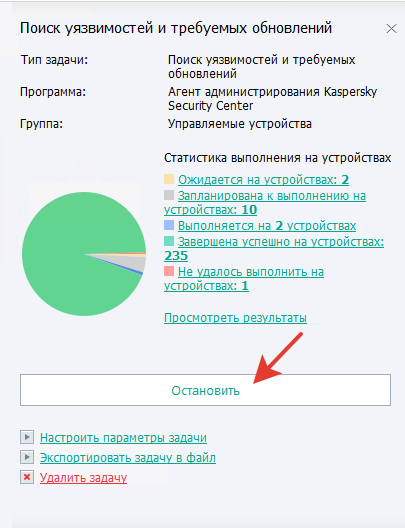

Остановка задачи.

Остановить задачу можно очевидной большой кнопкой, там же где она и запускалась. Задача остановится для всех устройств.

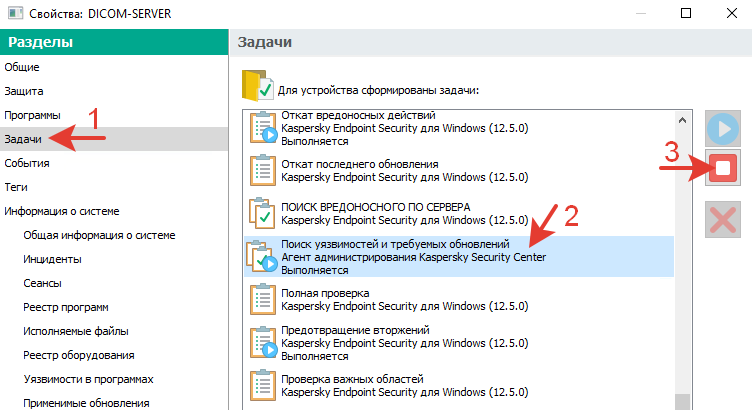

Но вот, например, начинается выполнение задачи по поиску угроз на сервере в неподходящее время и сервер начинает подтормаживать. Нужно остановить задачу на конкретном устройстве. В этом случае находим сервер в списке или по поиску, заходим в его свойства и останавливаем задачу.

Это действие кажется очевидным, но многие начинающие работать с KSC не знают что делать в такой ситуации.

Политики.

В политике содержатся какие-то определенные настройки для разных целей и частей антивируса. Принцип работы аналогичен с политикой на локальном антивирусе. Любое изменение в политике передается сетевому агенту на клиенте, а он передает политику на KES. Связь между KSC и агентом происходит по TCP порту 13 000 SSL через каждые 15мин., или при изменении политики сразу. Если KES теряет связь с сервером, то у него выполняется последняя принятая политика. Если произойдет 3 неудачных подключения каждые 15мин. (итого 45мин), активируется ручное управление последней принятой политикой на клиенте.

Если нужно вывести клиентский компьютер из под управления политикой KSC, то достаточно убрать этот компьютер из группы «Управляемые устройства». Затем можно настраивать KES уже на локальном ПК клиента.

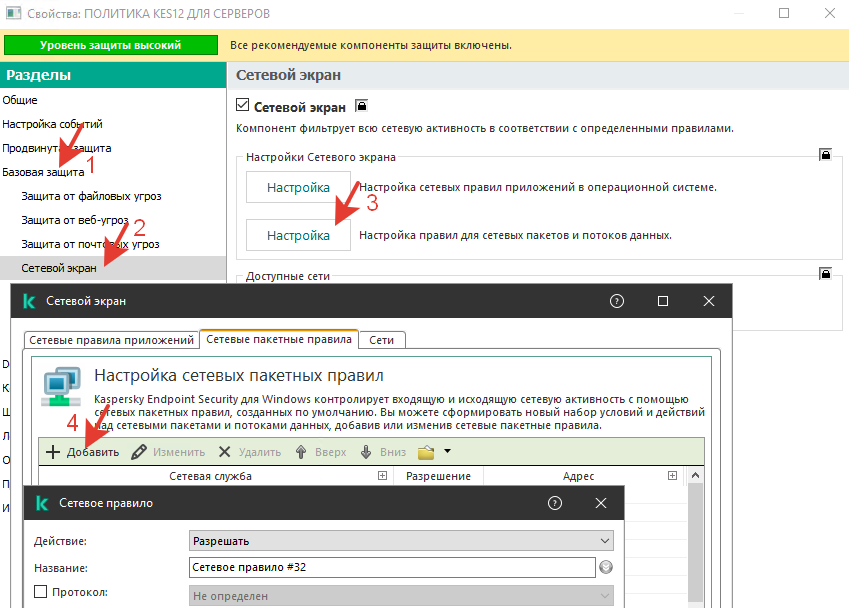

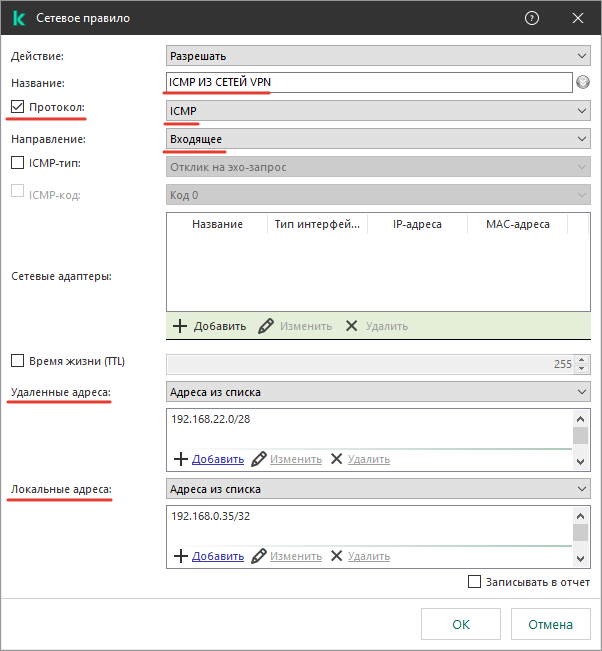

Пример настройки политики на KSC. Допустим, нужно открыть входящий порт серверу для ICMP, чтоб можно было проверять его доступность в сети командой ping.

Делается это так. Создаем новую политику. Существующую политику верхнего уровня лучше не редактировать.

Политика назначается на группу или на все управляемые устройства.

Создаем новое правило.

Данное правило разрешает пинг из сети 192.168.22.0/28 к IP-адресу 192.168.0.35

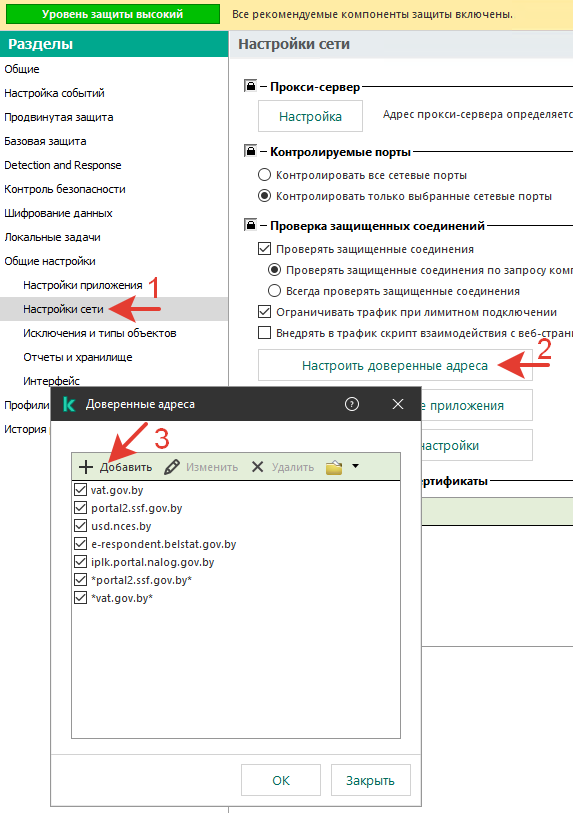

Пример настройки политики для доступа к доверенному сайту.

Общие настройки >> Настройки сети >> Настроить доверенные адреса. Нажимаем + и добавляем все доверенные адреса.

Политики в группах могут наследовать (или не наследовать) свойства от верхней политики KSC. Это решать каждому админу самостоятельно. У нас созданы три отдельные политики для серверов, администрации и всех остальных пользователей по логике кто чем пользуется. Например, в политике серверов не нужны доверенные адреса бухгалтерских программ, а в политике бухгалтерии не нужны доступы к RDP и тп.

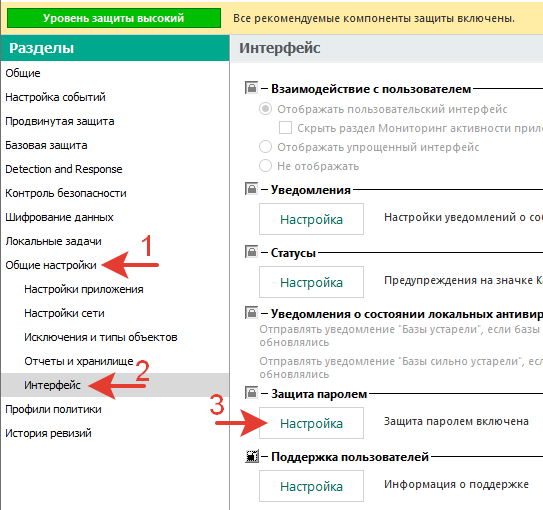

Пароль.

После настройки KSC и агента на них нужно установить пароль, чтоб пользователи самостоятельно не могли приостановить защиту или выйти из приложения. Это обязательная настройка иначе ни какой информационной безопасности не будет.

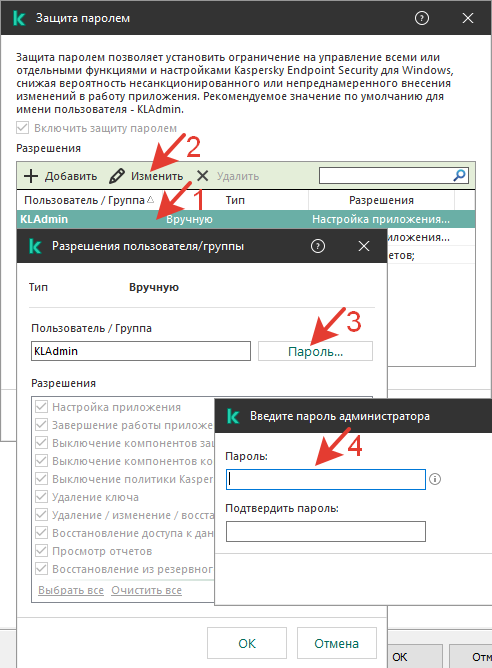

Установка пароля на политику KSC.

KLAdmin – общий пользователь для всех политик и сервера. Устанавливаем для него сложный пароль.

При желании можно добавить еще пользователя, назначить ему разрешения и пароль.

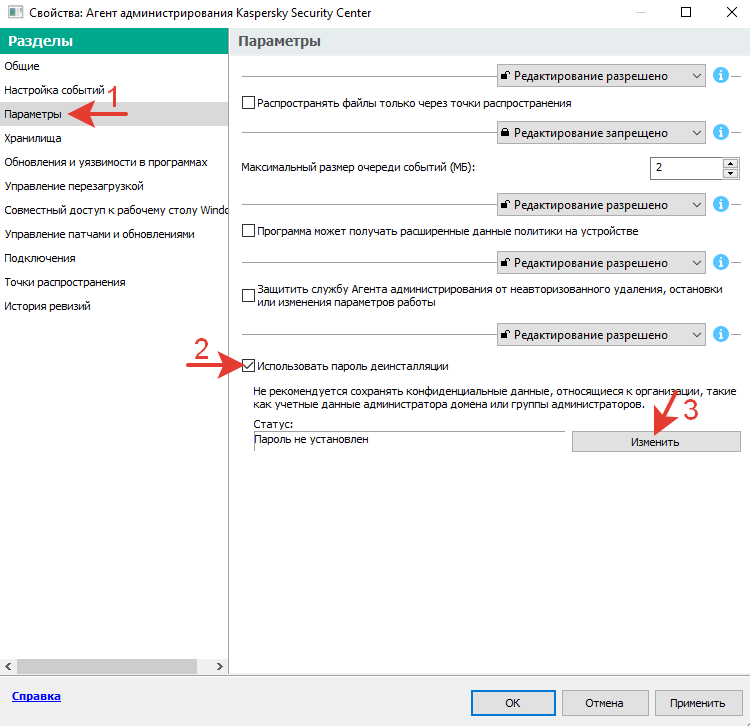

В политике агента KSC пароль можно установить только на удаление.

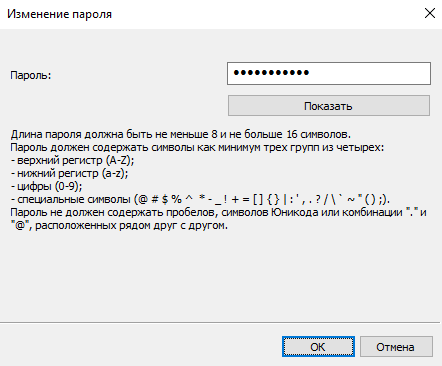

Устанавливаем. Программа подскажет каким пароль должен быть по сложности.

Сохраняем настройку.

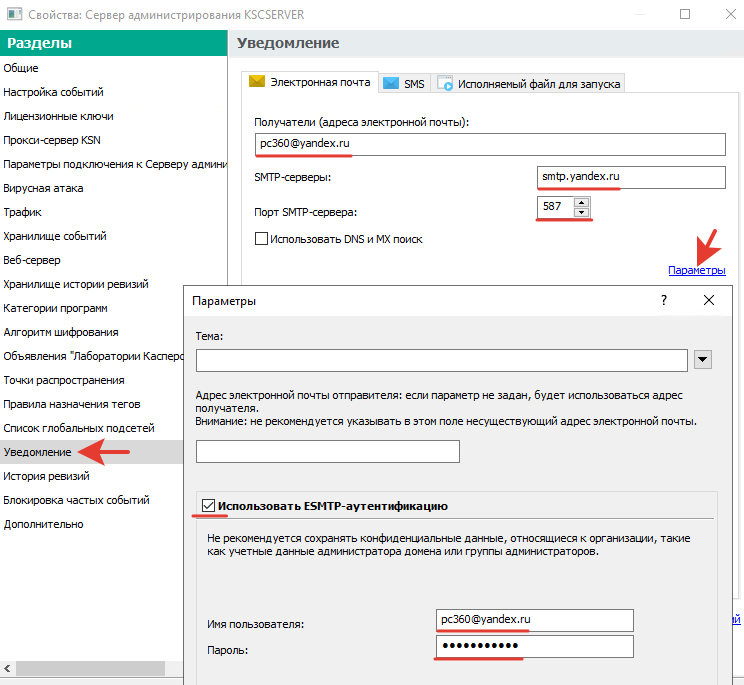

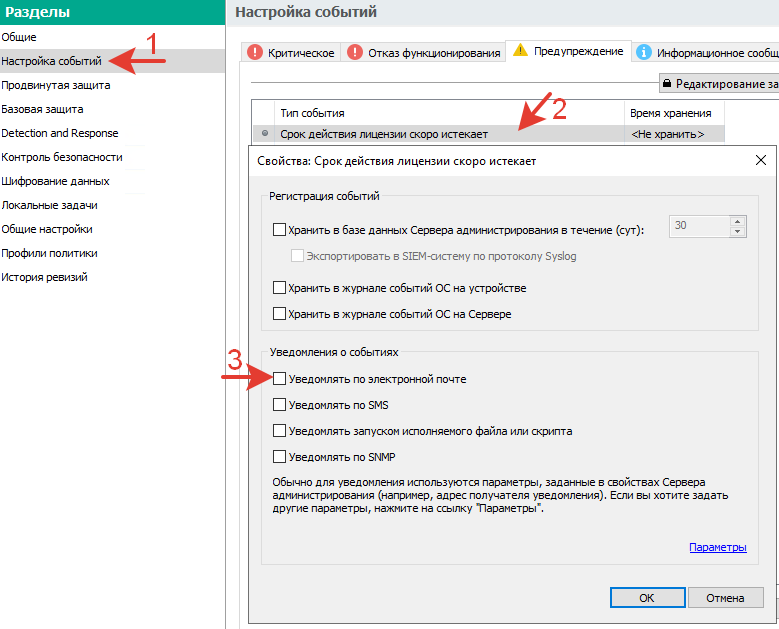

Оповещение.

Настройка электронной почты выполняется в свойствах сервера. Указываем SMTP-сервер, логин, пароль, порт. Использовать TLS если поддерживается SNTP-сервером.

Оповещение по смс у нас не используется.

Оповещения можно назначить на любые события, которые есть в сервере или политике. Логично, что нужно оповещение только на самые критичные события, типо сетевой атаки, чтоб почту не засыпало письмами.

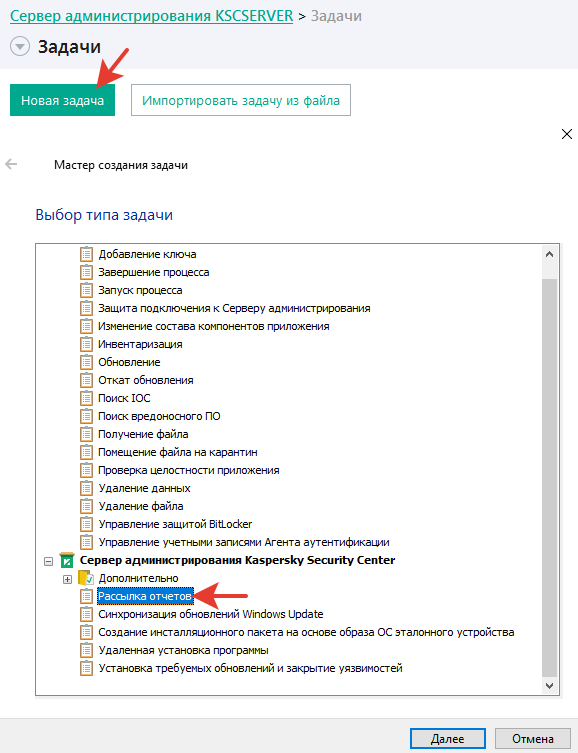

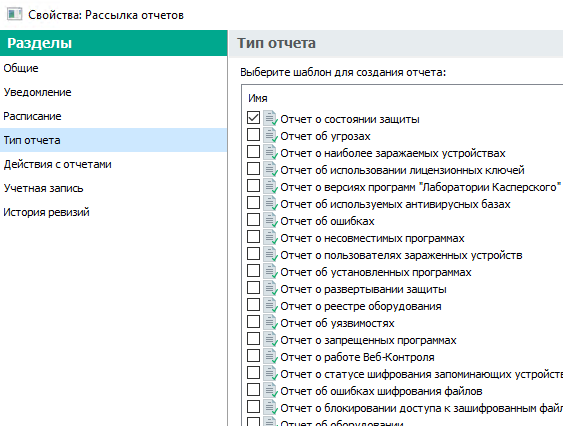

Можно выполнять отправку на электронную почту выбранного отчета. Для этого нужно создать новую задачу, указать в ней требуемый отчет и электронную почту назначения.

После создания задачи ее можно редактировать, изменять типы отчетов, получателя и тп.

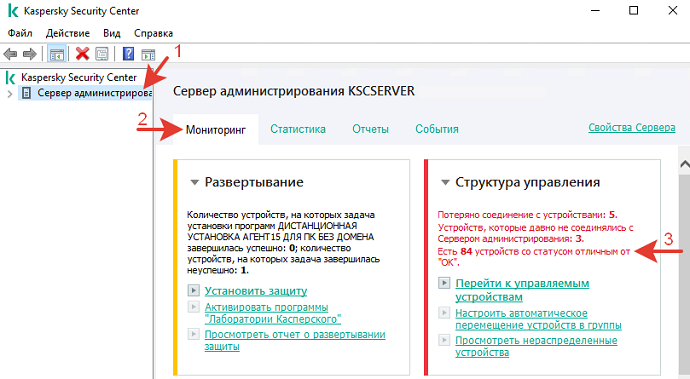

Мониторинг состояния системы.

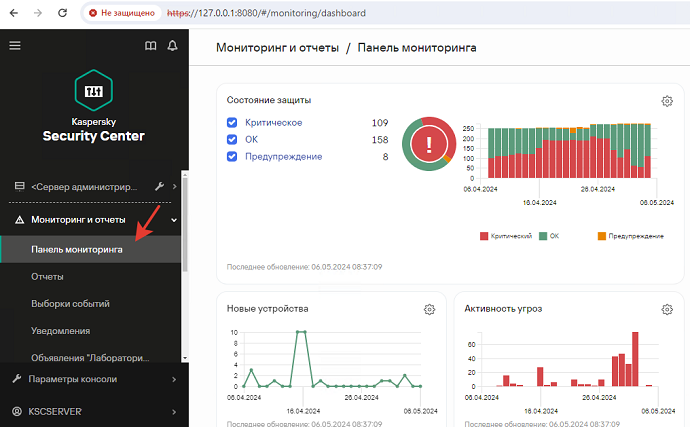

Мониторинг – это то место, куда нужно смотреть каждое утро специалисту по инф. безопасности, придя на работу.

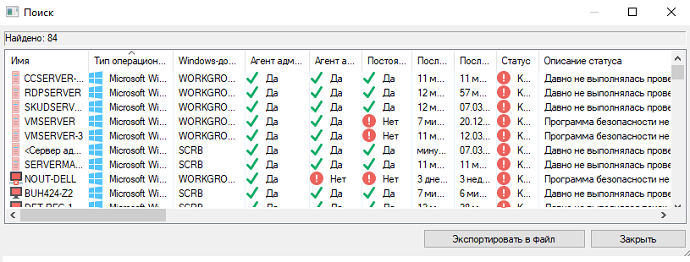

Самый быстрый и удобный способ оценить ситуацию – нажать на ссылку «Есть х устройств со статусом отличным от ОК» в разделе «Мониторинг».

Ссылка ведет в динамический отчет с содержанием всех компьютеров разных групп, с указанием подробной информации состояния.

Проблема понятна из колонки описания статуса. Устраняем ее, запустив соответствующую задачу или ждем, когда она запустится по расписанию.

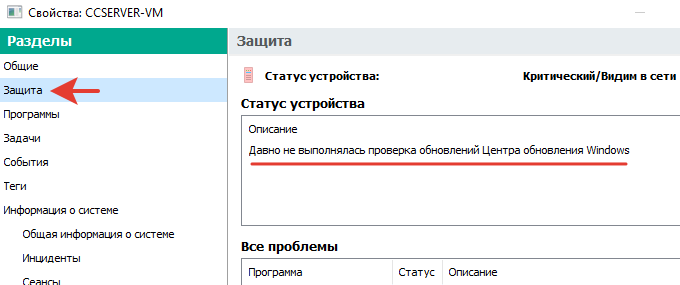

Можно зайти в каждый компьютер и так же посмотреть статус.

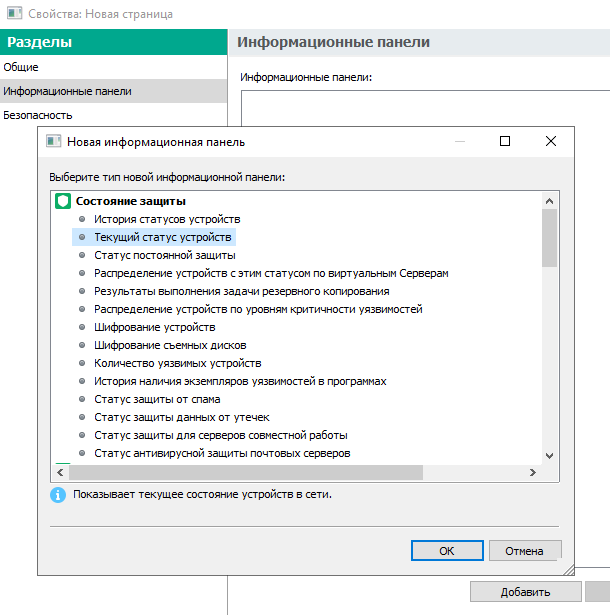

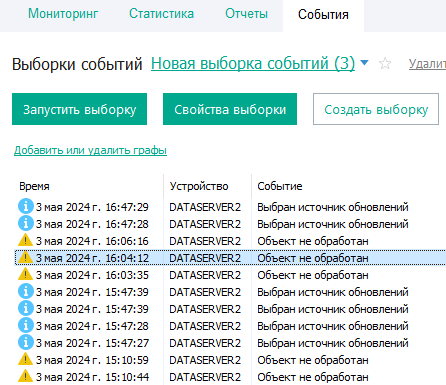

Кроме вкладки «Мониторинг» можно воспользоваться вкладками «Статистика», «Отчеты» и «События». В каждой из них есть что-то свое полезное.

Статистика отображает диаграммы по выбранной теме.

Можно добавить те диаграммы из заданного списка, которые хочется. В этом разделе все интуитивно понятно.

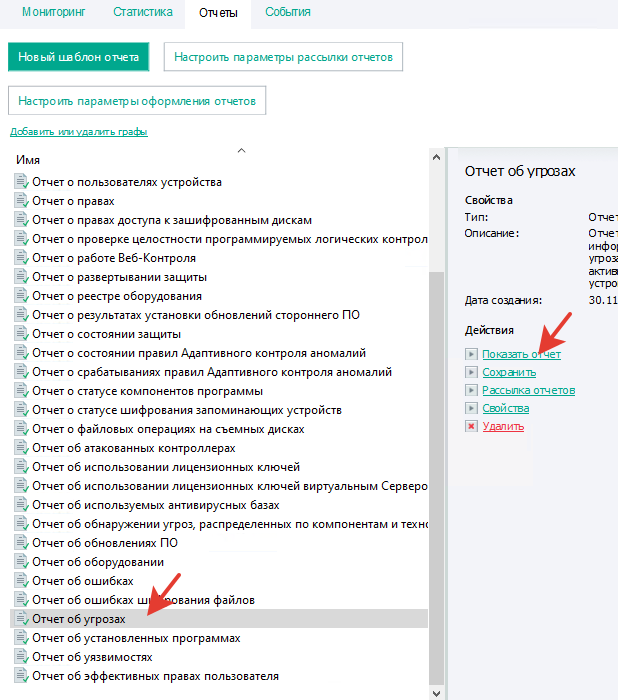

В отчетах – отчеты. Они создаются с подробным описанием и разобраться в них не сложно. Отчетов достаточно много и есть возможность редактировать шаблоны под свои цели.

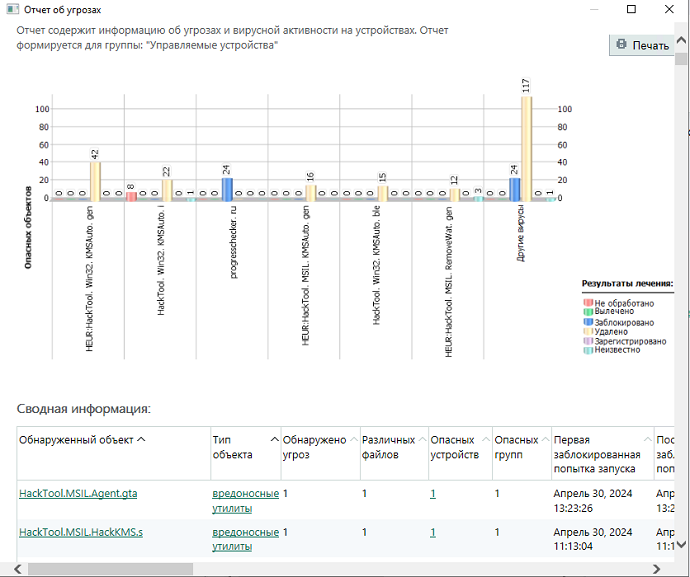

Например, отчет об угрозах.

В верхней части формируется график. Под ним в подробностях большой список обнаруженных угроз с ссылками для переходов

Отчеты можно использовать для инвентаризации системы. Агенты собирают подробную информацию об оборудовании и установленных программах на клиентах.

На вкладке «События» можно сделать выборку событий по конкретному устройству или группе.

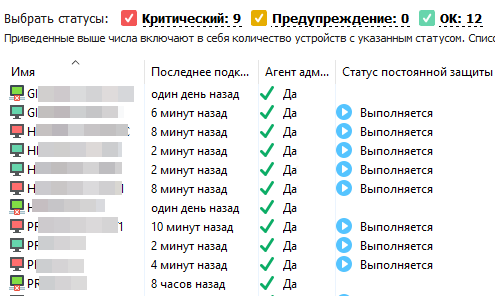

Еще один способ мониторинга. Состояние компьютеров в сети можно оценить, войдя в нужную группу. Это по смыслу то же самое, что и мониторинг с начальной страницы, только по группам.

Весь этот мониторинг так же доступен через web-консоль.

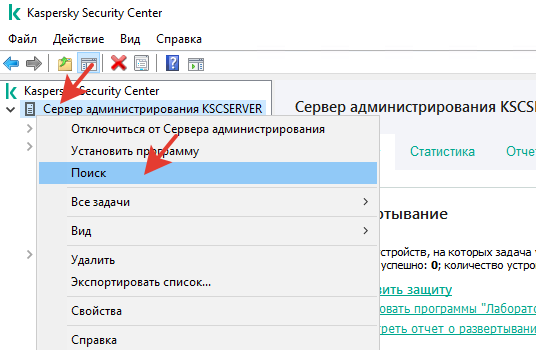

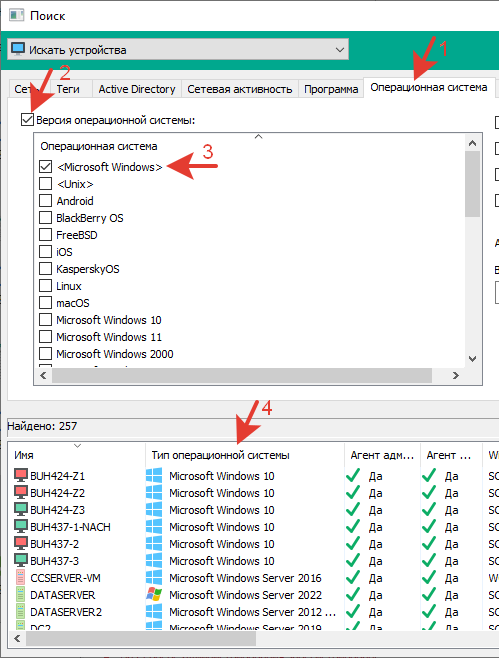

Поиск.

Это еще один удобный инструмент KSC.

Поиск организован с расширенным фильтром и ищет компьютеры с определенными критериями. Например, нужно определить какие и сколько есть ПК с ОС Windows.

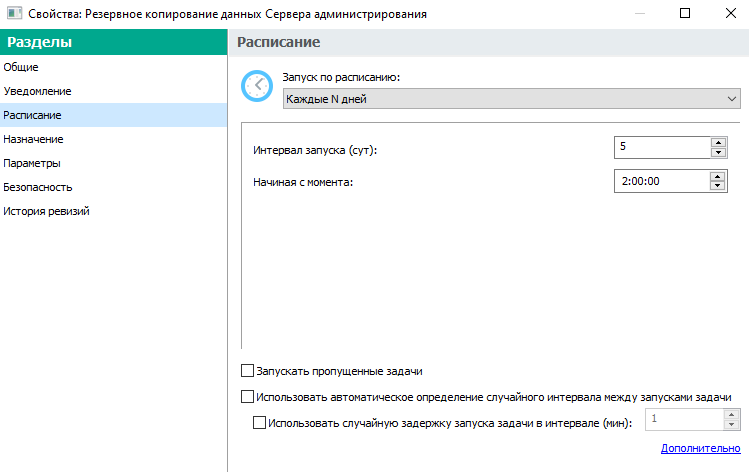

Резервная копия.

Резервная копия может понадобится при поломке сервера или при переезде на другой сервер. KSC регулярно выполняет бэкап. За это отвечает автоматически созданная задача «Резервное копирование данных Сервера администрирования».

Согласно расписанию по умолчанию запуск задачи происходит через каждые 5 суток. Сохраняется три последовательных копии, четвертая заменяет первую.

Размещение файлов бэкапа.

|

C:\ProgramData\KasperskySC\SC_Backup |

Бэкап желательно задублировать и хранить где-то вне сервера.

Кроме этого желательно делать резервную копию образа системы хотя бы один раз в месяц.

Дополнение. Учетные записи.

Добавим главного админа по информационной безопасности и назначим дополнительных админов с ограничением прав.

DC.

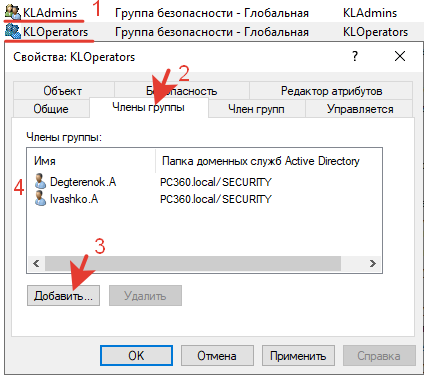

После установки KSC на сервере и в контроллере домена создаются несколько групп. Можно использовать любой из этих вариантов. Домен удобнее. Добавляем учетку доменного админа по ИБ (себя) в группу KLAdmins на DC, а своих помощников добавляем в группу KLOperators.

После этих действий подключение к KSC и его администрирование можно выполнять с использованием доменных учетных записей.

Если нет домена, то выполняем те же действия на локальном сервере Windows (где установлен KSC).

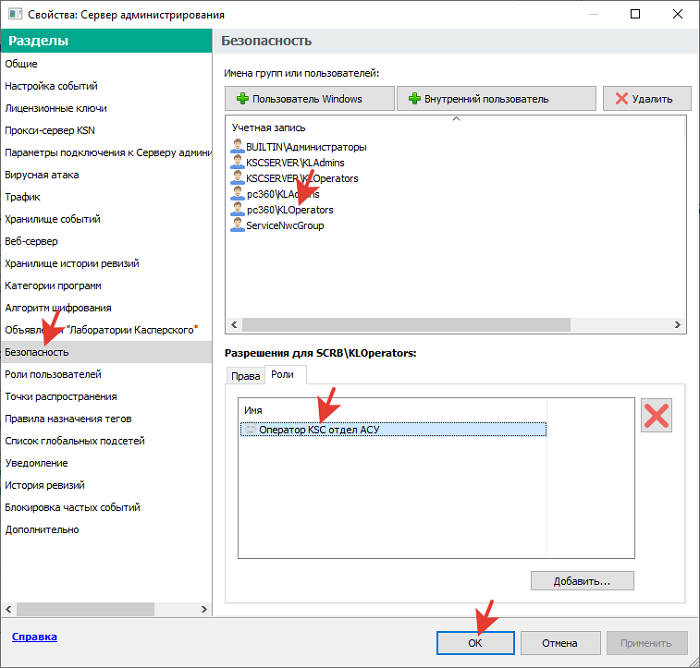

KSC.

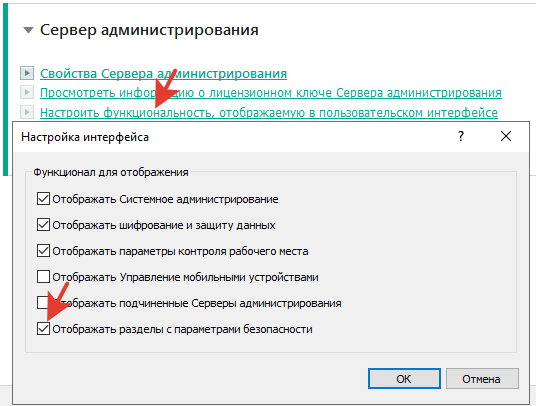

В панели мониторинга сервера KSC активируем показ настроек безопасности.

Переходим в раздел настройки ролей.

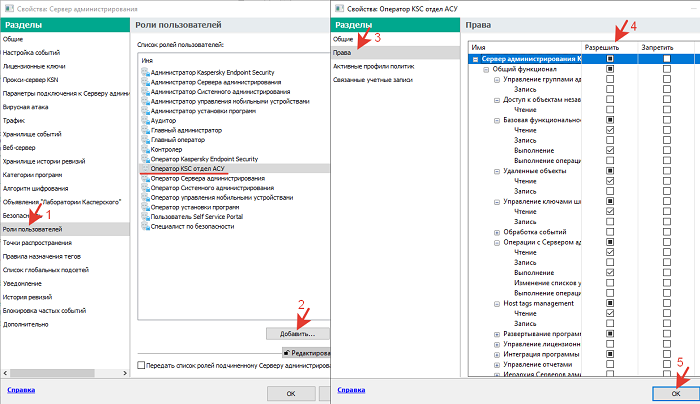

KSC >> Свойства сервера >> Роли пользователей.

Чтоб не портить существующую роль оператора, создана новая роль. Ей назначены такие же разрешения как у существующей роли «Главный оператор» и добавлены некоторые дополнительные разрешения, необходимые для выполнения работы. Отмечаем галками нужные разрешения и сохраняем настройку, нажав ОК.

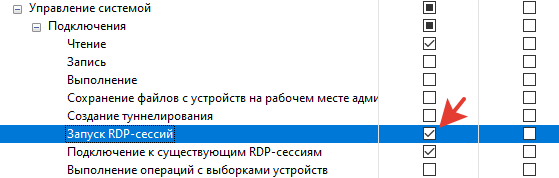

Какие разрешения каждый решает сам. Например, чтоб разрешить подключение к удаленному рабочему столу и совместный доступ (лицензия Advanced), нужно разрешить «Запуск RDP-сессий» и «Подключение к существующим RDP-сессиям».

Назначения настроек логически понятны из их названия.

Переходим в меню «Безопасность». Выбираем группу KLOperators. Удаляем в ней существующую роль и назначаем созданную. Сохраняем нажав ОК.

Настройка окончена. Всем кто в группе KLOperators присвоятся разрешения назначенной роли.

В этом же меню выполняются некоторые другие настройки. Например, можно добавить внутреннего пользователя KSC или пользователя Windows нажав соответствующие кнопки. Затем присвоить ему уникальные права или существующие роли.

Завершение.

В KSC есть еще очень большой функционал. Представленное описание необходимо начинающим для запуска сервера в работу. В данную инструкцию не включено описание администрирования сервера, настройки управления защитой и контролем и много чего еще, потому что это займет много места и время для изучения, а начинающему админу (безопаснику) в первую очередь нужно разобраться хотя бы с этим.

Еще раз кратко последовательность действий при развертывании антивирусной защиты.

Установка KSC >> Сканирование сети >> Установка Агентов >> Установка KES >> Распределение устройств по группам >> Настройка политик >> Использование задач >> Мониторинг состояния системы.

Далее, в процессе работы появляется опыт и раскрываются новые возможности KSC. Сразу всё изучить и понять невозможно. Подробную информацию можно посмотреть в руководстве по эксплуатации с официального сайта. Например, для KSC 14.2. С выходом новых версий руководства обновляются.

Подробное изучение KSC происходит на специализированных курсах. Без курсов самостоятельно изучить KSC достаточно сложно. Поэтому я рекомендую тем, кто планирует работать с KSC записаться и пройти хотя бы начальный трехдневный курс Kaspersky Endpoint Security and Management (KL 002.12.1). На курс нужно идти уже с некоторыми представлениями о работе и хотя бы небольшой практикой, иначе большая часть того, что рассказывают пролетит мимо. Для тех, кто в Минске или РБ курс можно пройти тут.

This article will explain how to install Kaspersky Security Center 14 on a Windows Server 2022. When a company’s business grows, you want to protect its data and the applications it needs to manage. They need the right tool to stop threats instantly, detect weaknesses, and simplify system administration work. For this reason, they need to install Kaspersky Security Center on their operating systems, which is a security explanation. First of all, they need to uninstall the anti-virus tools on the server and reboot the systems. Once they have control of your systems, they can download the installation package for Kaspersky Security Center 14. Visit the Kaspersky website to learn about the requirements.

Table of Contents

Download Kaspersky Security Center 14

Download the Kaspersky Security Center 14 Installer.

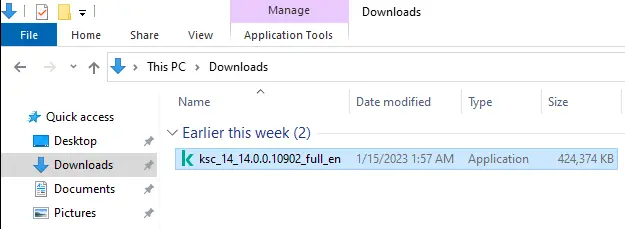

Install Kaspersky Security Center 14

Once you have downloaded Kaspersky Security Center 14, navigate to the folder where the download is located and run the setup for Kaspersky Security Center.

Click on the install Kaspersky Security Center 14.

Welcome to Kaspersky Security Center 14. Choose next.

System requirements Check if the .NET framework is already installed; choose next

Accept the Kaspersky license agreement, and then choose next.

Select the type of installation of Kaspersky and then choose next.

Choose a Kaspersky installation type, and then click next.

Select the administration console to install (MMC-based console) and then select next.

Specify the network size for the Kaspersky installation, tick the options for how many devices will be protected by Kaspersky, and then click next.

Choose the database server, and then choose next.

Ensure that you have successfully installed the Microsoft SQL server by following the instructions provided in this link: How to Install SQL Express Server 2019. Once installed, proceed to select the Microsoft SQL server by clicking on the Browse option. In case you have not yet installed Microsoft SQL Server, please click on the link to download and install it.

Select Microsoft SQL Server (Kaspersky) and then choose OK.

Click next.

Choose SQL server authentication mode, and then click next.

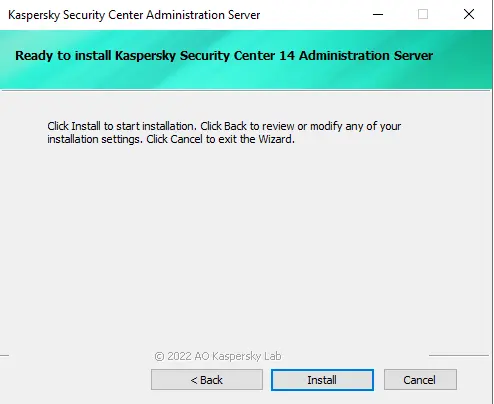

To begin the installation of Kaspersky Security Center 14 Administration Server, simply click the install button provided. This will initiate the installation process for Kaspersky Security Center 14.

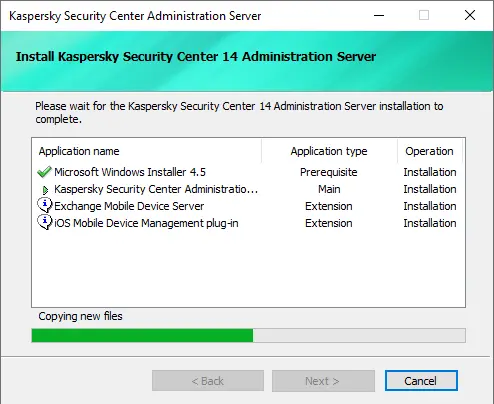

Installing the Kaspersky Security Center 14 Administrator Server is in progress.

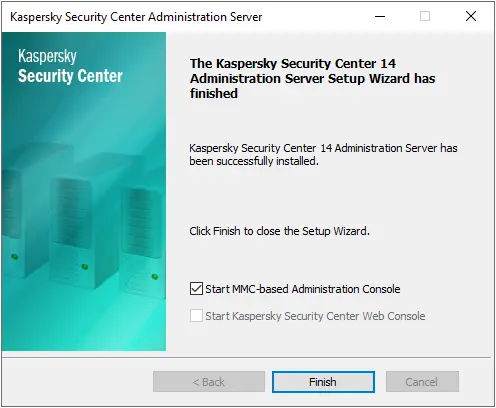

The Kaspersky Security Center 14 administration server is successfully installed on Server 2022. Select the box Start MMC-based administration console and then choose Finish.

Initializing the Kaspersky Security Center 14 administration server.

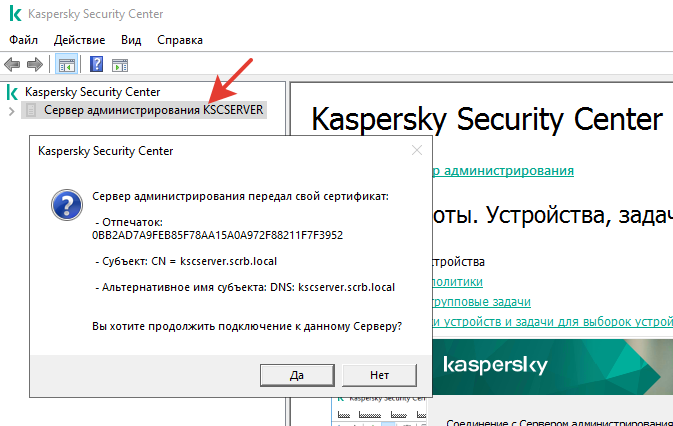

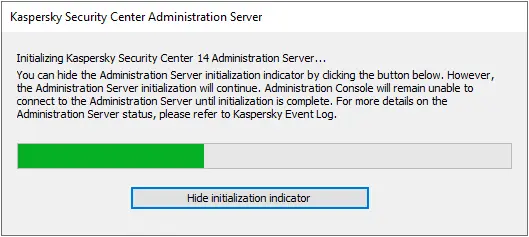

Once you click on the administration server, you will receive its certificate. Click yes

Jamilhttp://jamiltech.com

A Professional Technology Blog Writer | An energetic professional with more than 20+ years of rich experience in Technology, Planning, Designing, Installation, and Networking.

Вы развернули Kaspersky Security Center на сервере администрирования и Kaspersky Security на устройствах сети. Что дальше?

Здесь Вы узнаете о том, какие задачи рекомендуется выполнять каждый день, а какие периодически, а также какие действия нужно выполнить при обнаружении угроз.

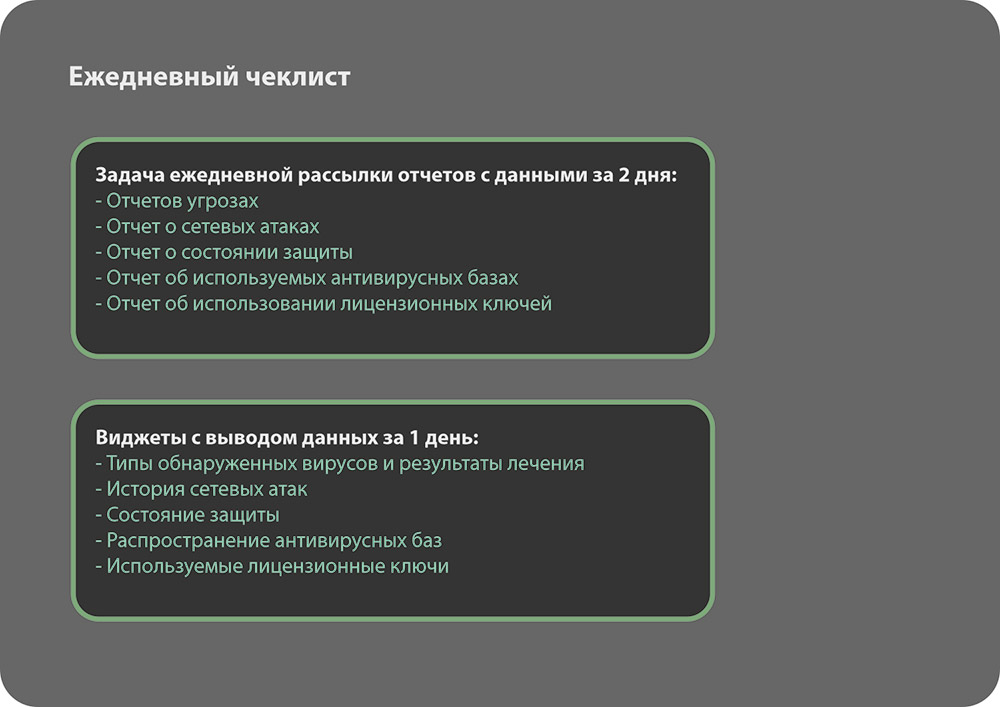

В качестве ежедневных процедур следует просматривать следующие отчеты:

— Отчет об использовании лицензионных ключей;

— Отчет о сетевых атаках;

— Отчет о состоянии защиты;

— Отчет об используемых антивирусных базах;

— Отчет об угрозах.

Можно настроить отправку соответствующих отчетов по почте. Рекомендуем настроить отправку ежедневных отчетов с данными за 2 дня.

Глубина отчета в 2 дня помогает не пропустить события от устройств, которые, например, вчера были не в сети, т. е. события сохранялись локально, а сегодня, после появления в сети, события ушли на Сервер администрирования, но в отчет с диапазоном 1 день они не попадут.

Советуем вывести на панель мониторинга следующие виджеты:

— Типы обнаруженных вирусов и результаты лечения;

— История сетевых атак;

— Распространение антивирусных баз;

— Состояние защиты;

— Используемые лицензионные ключи.

В зависимости от использования того или иного функционала в Kaspersky Security Center и Kaspersky Endpoint Security могут оказаться полезными следующие ежедневные проверки:

— При использовании Контроля устройств необходим ежедневный анализ его событий для реагирования на ложные срабатывания и корректировка списка доверенных устройств.

— Отчет и виджет по наличию уязвимостей на управляемых устройствах.

— При использовании Адаптивного контроля аномалий необходима ежедневная проверка его срабатываний, которые ожидают действий администратора.

— При использовании Patch Management необходима постоянная проверка свободного места на диске, иначе загрузка патчей может забить диск и нарушить работу Kaspersky Security Center.

— Также стоит ежедневно просматривать Карантин на предмет ложных срабатываний, в таких случаях Kaspersky Security Center умеет восстанавливать файлы.

Состояние защиты

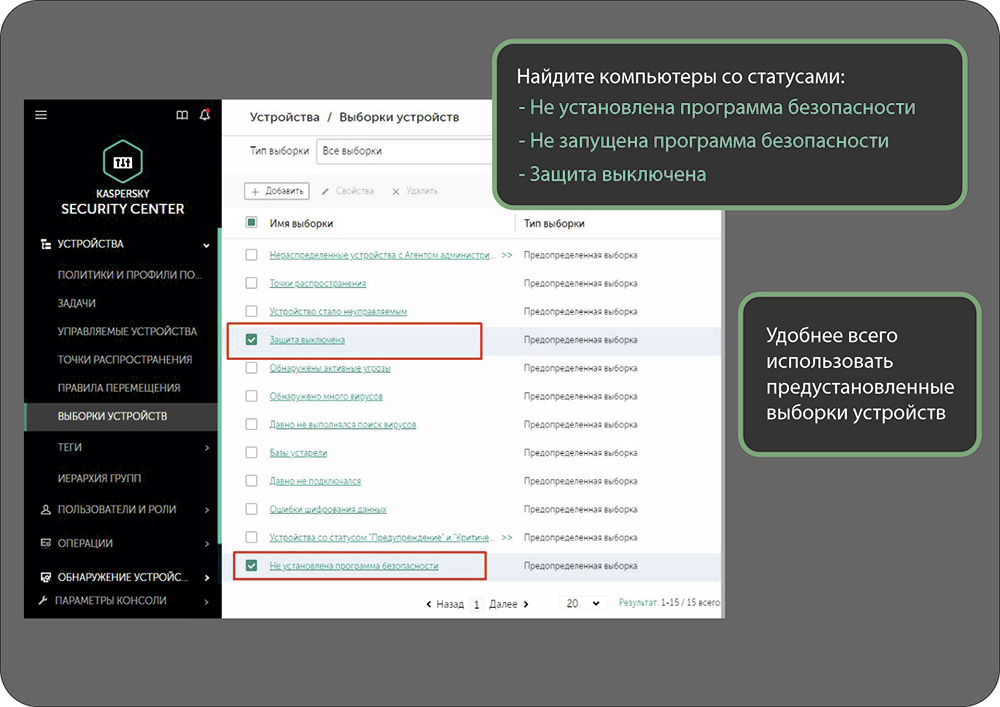

Если защита не работает, то об этом могут говорить следующие статусы компьютера:

— Программа защиты не установлена;

— Программа защиты не запущена;

— Защита выключена.

Для поиска компьютеров с такими статусами удобно использовать предустановленные выборки.

Если защита не работает, то убедитесь, что:

· На компьютере есть Агент администрирования — пользователь мог удалить Агент администрирования и тогда Консоль управления показывает последние сведения, которые Агент отправил на Сервер. Установите Агент заново и защитите его от пользователя: задайте пароль на деинсталляцию.

· На компьютере есть Kaspersky Endpoint Security— пользователь мог удалить Kaspersky Endpoint Security. Установите защиту заново и защитите ее от пользователя: задайте пароль.

· Настройки политики закрыты замком — если замки не закрыты, пользователь может менять значения параметров и потенциально может выключить компоненты или автозапуск Kaspersky Endpoint Security. Закройте замки для всех важных параметров в политике.

· К компьютеру применяется политика — устройство может быть в группе без политики, или на компьютере может быть версия Kaspersky Endpoint Security, для которой на Сервере нет политики. Создайте политики во всех группах и для всех версий Kaspersky Endpoint Security.

· Включена защита паролем — Если защита паролем не включена, пользователь может выгрузить Kaspersky Endpoint Security, даже без прав администратора.

Статус Программа защиты не запущена всегда сопровождается статусом Защита выключена.

Но не наоборот. Если Kaspersky Endpoint Security работает, но все компоненты защиты выключены, у компьютера будет статус Защита выключена без статуса Программа защиты не запущена. Защита в Kaspersky Endpoint Security считается включенной, если работает хотя бы один компонент защиты. Даже если это только Защита от почтовых угроз.

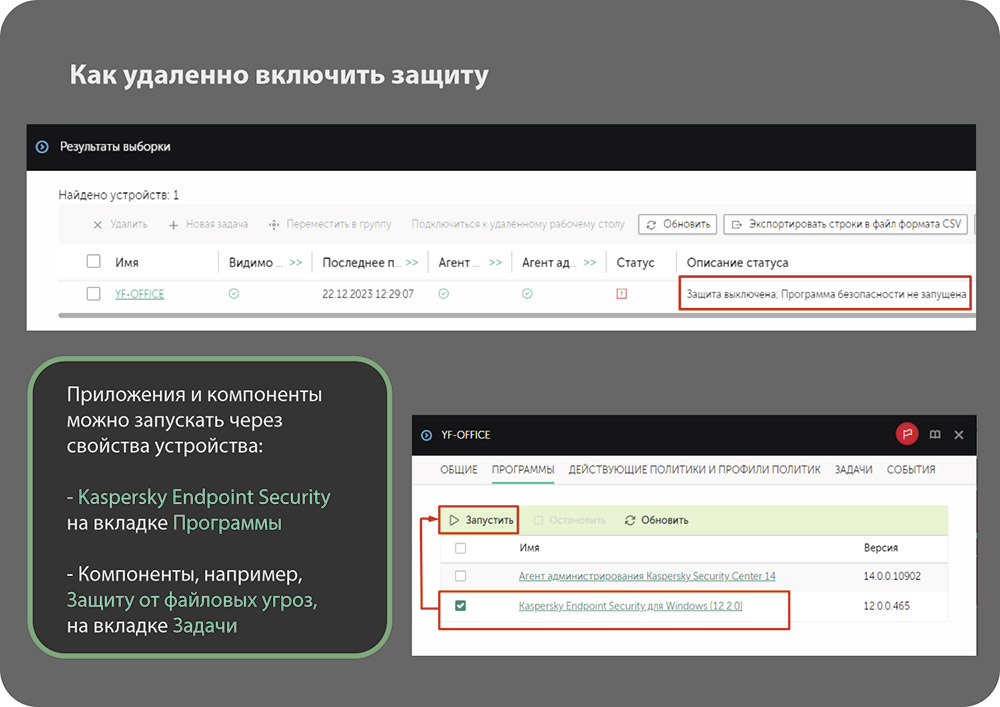

Как удаленно включить защиту

Одним из наиболее критичных статусов защиты является статус Программа защиты не запущена. Чтобы исправить этот статус нужно отдать команду Агенту администрирования, чтобы он запустил Kaspersky Endpoint Security. Отдать такую команду можно в свойствах компьютера на вкладке Программы.

Если не запущены отдельные компоненты, их можно запустить на вкладке Задачи.

Второй способ запустить Kaspersky Endpoint Security— с помощью задачи Запуск и остановка программы. Эта задача относится к дополнительным задачам Kaspersky Security Center и может быть как групповой, так и для наборов компьютеров.

Групповую задачу удобно использовать при регистрации события Вирусная атака — с ее помощью можно запустить защиту на всех компьютерах сети, на случай если защита где-нибудь остановлена.

Задача для наборов компьютеров лучше подходит для исправления статуса Программа защиты не запущена.

Чтобы создать задачу, которая запускает Kaspersky Endpoint Security:

1. Запустите Мастер создания задачи на странице Устройства | Задачи.

2. Выберите программу Kaspersky Security Center и тип задачи Запуск и остановка программы.

3. Выберите устройства, которым будет назначена задача — Выборка.

4. Укажите выборку компьютеров Программа защиты не запущена.

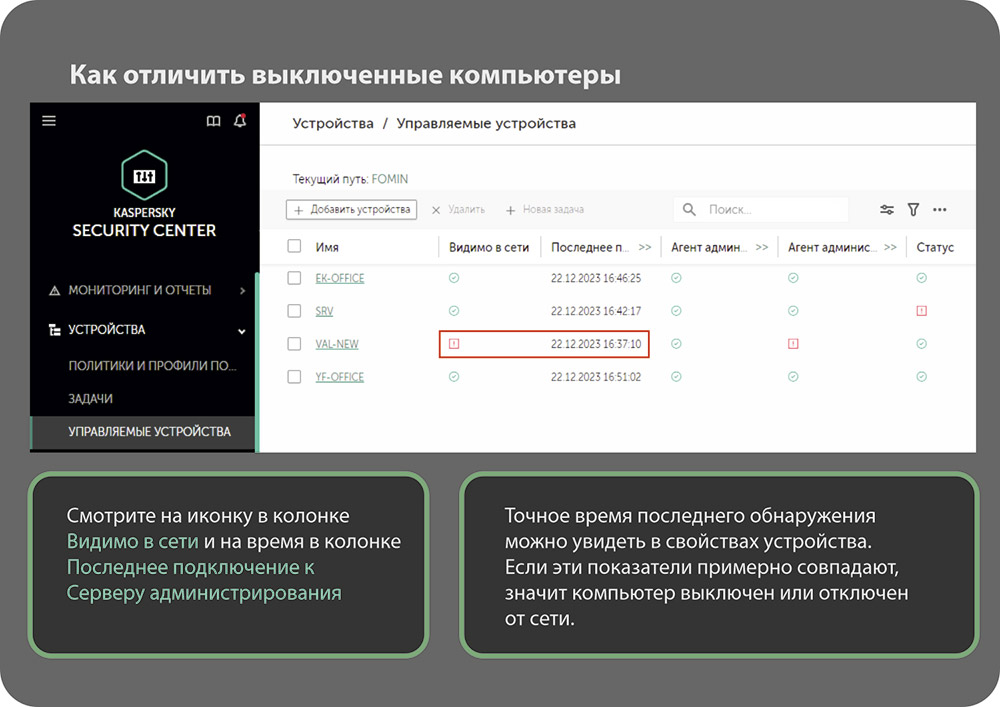

Как отличить выключенные компьютеры

В большой сети все компьютеры почти никогда не бывают включены. Какие-то обязательно выключены.

В консоли их легко отличить по значку — у выключенных компьютеров в графе Видим в сети появится значок с красным восклицательным знаком. Смотрите также на статусы и записи в колонках Агент администрирования установлен, Агент администрирования запущен и Последнее подключение к Серверу администрирования.

Если Агент не работает, а последнее соединение было давно, не обращайте внимания на статусы защиты компьютера, они могут быть неточными.

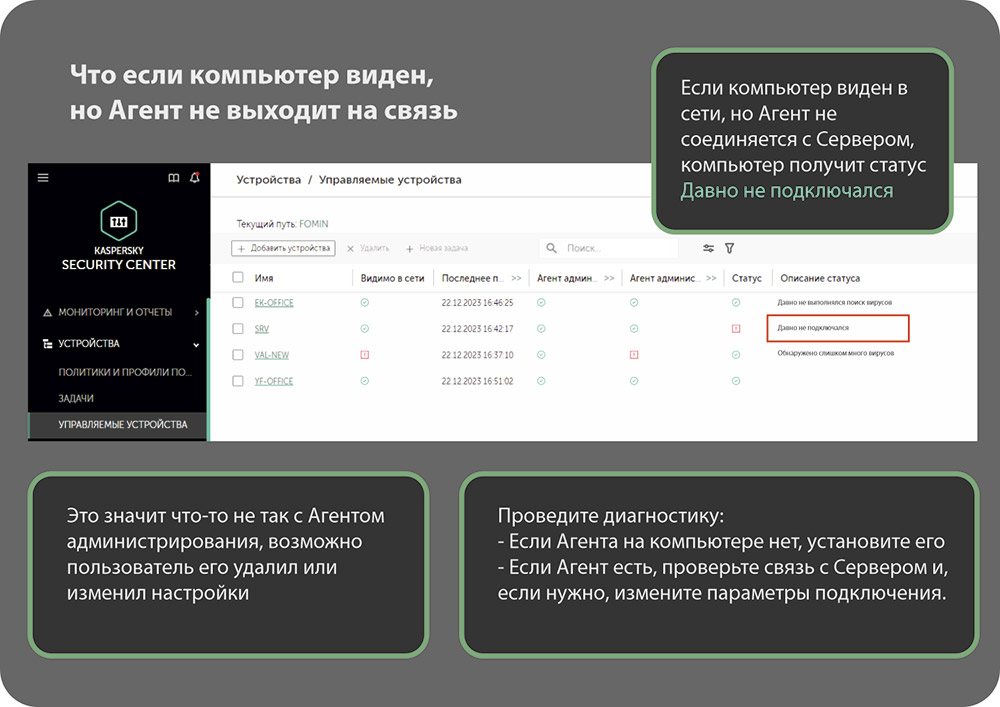

Что если компьютер виден, но Агент не выходит на связь

Если компьютер виден в сети, но Агент не соединяется с Сервером администрирования, то Сервер назначает ему один из двух статусов:

· Давно не подключался — по умолчанию компьютеры получают этот статус через 14 дней. Период можно изменить в свойствах группы Управляемые устройства. Статус означает, что все это время Агент администрирования не связывался с Сервером, и Сервер не мог соединиться с компьютером во время полного опроса сети.

· Устройство стало неуправляемым — этот статус означает, что Агент не соединяется с Сервером, но Сервер соединялся с компьютером во время полного опроса сети.

Если у компьютера статус Давно не подключался, надо выяснить, что случилось с компьютером. Если этого компьютера больше нет, удалите его из группы и затем еще раз из списка Обнаружение устройств и развертывание | Нераспределенные устройства. Если сотрудник болеет или в отпуске, то ничего не делайте.

Если сотрудники подолгу (месяцами) не бывают в сети, увеличьте период, после которого Сервер администрирования автоматически удаляет компьютеры из группы. По умолчанию это 60 дней. Откройте свойства группы Управляемые устройства, перейдите на вкладку Параметры выберите раздел Активность устройств и измените значение параметра Удалять устройство из группы, если оно неактивно больше (сут). Или отключите этот параметр совсем, если сотрудники могут работать вне офиса неограниченно долго.

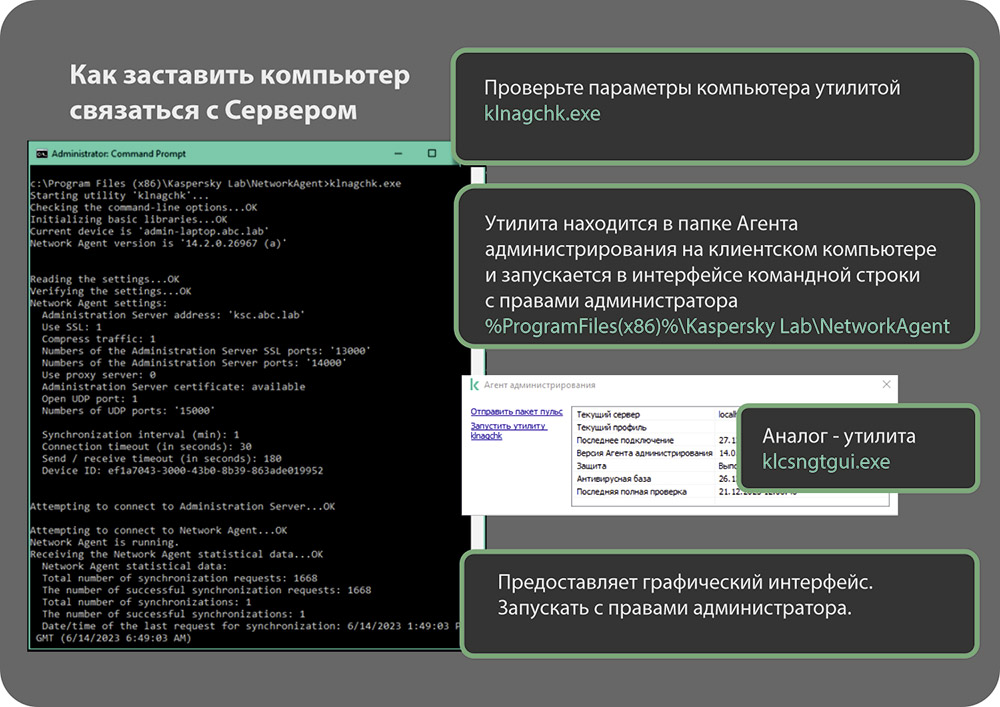

Как заставить компьютер связаться с Сервером

Если у компьютера статус Давно не подключался, проверьте, что

— Агент администрирования установлен.

— Агент администрирования запущен.

Если пользователь удалил Агент администрирования, включите защиту паролем в политике Агента, а затем переустановите.

Если Агент установлен и запущен, проверьте его настройки. Используйте утилиту klnagchk.exe из папки Агента администрирования %ProgramFiles(x86)%\Kaspersky Lab\NetworkAgent;

1. Запустите интерфейс командной строки (cmd.ехе) с правами администратора.

2. Перейдите в папку Агента администрирования.

3. Запустите утилиту klnagchk.exe.

Без параметров утилита выводит настройки Агента администрирования, пробует подключиться к Серверу администрирования с этими настройками, публикует результат, и в конце выводит статистику подключений.

Во время тестового подключения Агент не проверяет, есть ли на Сервере новые настройки и не посылает на Сервер свои данные.

Чтобы заставить Агент синхронизироваться с Сервером, выполните команду klnagchck.exe -sendhb

Эту команду нужно выполнять локально на клиентском компьютере.

В Консоли управления тоже есть команды, чтобы проверить связь с компьютером:

— Проверить доступность устройства (только в ММС) — проверяет статус компьютера Видим в сети по базе Сервера администрирования. Связываться с компьютером не пытается, поэтому ничего не добавляется к тому, что и так показывает иконка устройства.

— Синхронизировать принудительно — посылает сигнал на порт UDP 15000 компьютера.

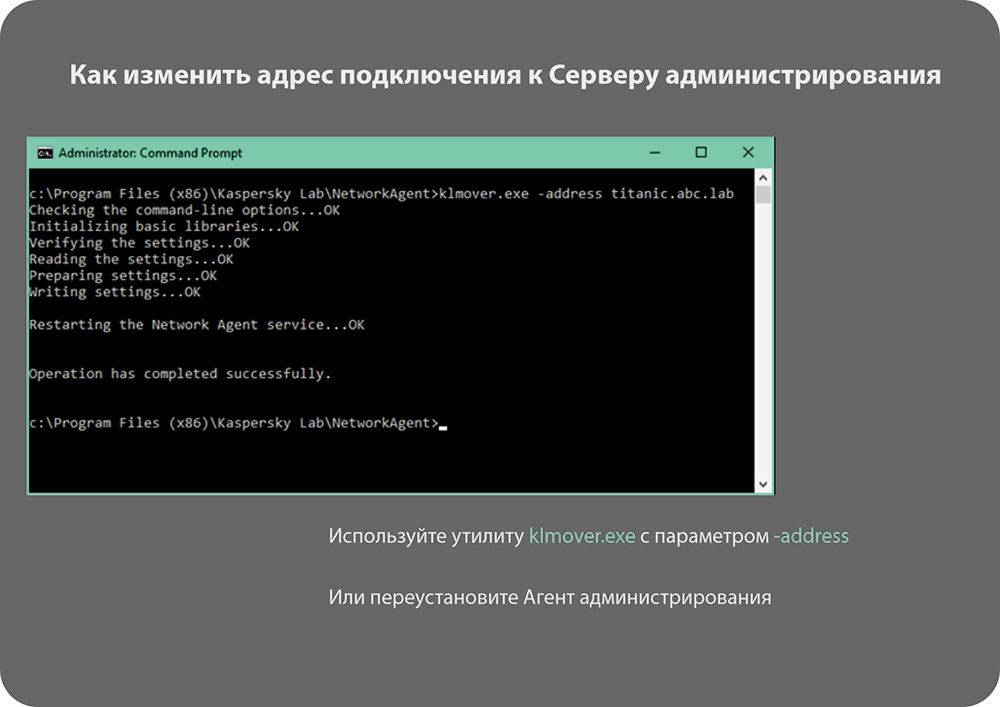

Как изменить адрес подключения к Серверу администрирования

Если у Агента администрирования неправильные параметры подключения к Серверу, исправьте их утилитой klmover.exe из той же папки Агента администрирования:

1. Запустите интерфейс командной строки cmd.exe с правами администратора.

2. Перейдите в папку Агента администрирования.

3. Запустите утилиту klmover.exe с параметром -address и адресом Сервера: klmover.exe –address 10.28.0.20

Если у Сервера нестандартный порт, добавьте параметр -рs и номер порта.

Чтобы исправить неправильные параметры подключения удаленно, переустановите Агент администрирования. Перед этим проверьте настройки пакета Агента администрирования. Если у установленного Агента неправильные параметры, не исключено, что они были неправильными в пакете.

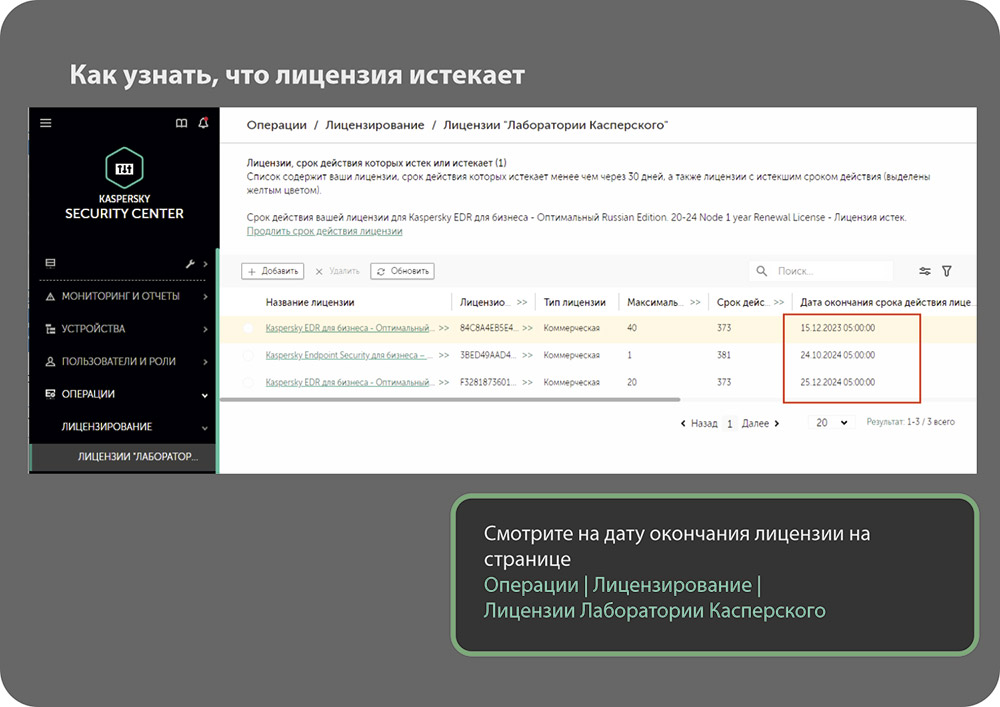

Как узнать, что лицензия истекает

Если лицензия на компьютере заканчивается или закончилась, это повод для администратора обратить внимание.

Дату окончания лицензии можно увидеть в свойствах лицензий на странице Операции | Лицензирование | Лицензии Лаборатории Касперского.

Также внимание администратора могут привлекать статусы компьютеров, настраиваемые в свойствах групп администрирования. К лицензиям имеют отношение два условия для назначения статуса:

— Срок действия лицензии истек — присваивает компьютеру статус Критический. Может срабатывать не сразу, а спустя заданное количество дней после истечения лицензии — чтобы дать возможность отработать механизмам автоматического обновления лицензии и не беспокоить администратора понапрасну. По умолчанию все же условие срабатывает через 0 дней, т.е. сразу после истечения лицензии.

— Срок действия лицензии скоро истечет — присваивает компьютеру статус Предупреждение. По умолчанию начинает отображаться за 7 дней до срока истечения, но этот параметр можно изменить в любую сторону

Отчет об использовании ключей

Практически вся информация о ключах, которая может понадобиться администратору, доступна на вкладке Операции | Лицензирование | Лицензии Лаборатории Касперского. В том числе, какое у лицензии ограничение по узлам, и сколько компьютеров уже использует лицензию.

Сервер администрирования показывает, сколько управляемых компьютеров использует лицензию. Он не получает данные от серверов активации Лаборатории Касперского, у которых может быть другая статистика, если лицензию используют компьютеры без Агента администрирования

События Сервера администрирования сообщают о превышении ограничения по узлам:

— Лицензионное ограничение превышено — есть два события с таким именем, одно из которых является критическим, а второе — предупреждением. Критическое событие генерируется при превышении 110% от заданного в лицензии ограничения по узлам. Предупреждение сообщает о превышении 100% от заданного ограничения.

— Ключ использован более чем на 90% — информационное сообщение, смысл которого полностью передается названием.

Никаких технических ограничений в связи с превышением 100% или 110% от лицензионного ограничения, Сервер администрирования не вводит. Если для активации используются ключи, а не коды, администратор может беспрепятственно распространить их задачей установки ключа на неограниченное количество компьютеров. С точки зрения лицензионного соглашения, лицензия дает вам право использовать программное обеспечение на том количестве устройств, которое приобретено и обозначено в лицензионном сертификате. Если в свойствах ключа включить параметр Распространять ключ автоматически, Сервер администрирования будет не только распространять его на компьютеры, но и отзывать с «лишних» компьютеров.

При использовании кодов активации технические ограничения могут вводить сервера активации Лаборатории Касперского. Каждому экземпляру у Kaspersky Endpoint Security который приходит за активацией Сервера активации выдают разрешение (ticket) на использование продукта. Если одновременно выданных разрешений намного больше, чем ограничение лицензии (в полтора-два раза), Сервера активации прекращает их выдавать.

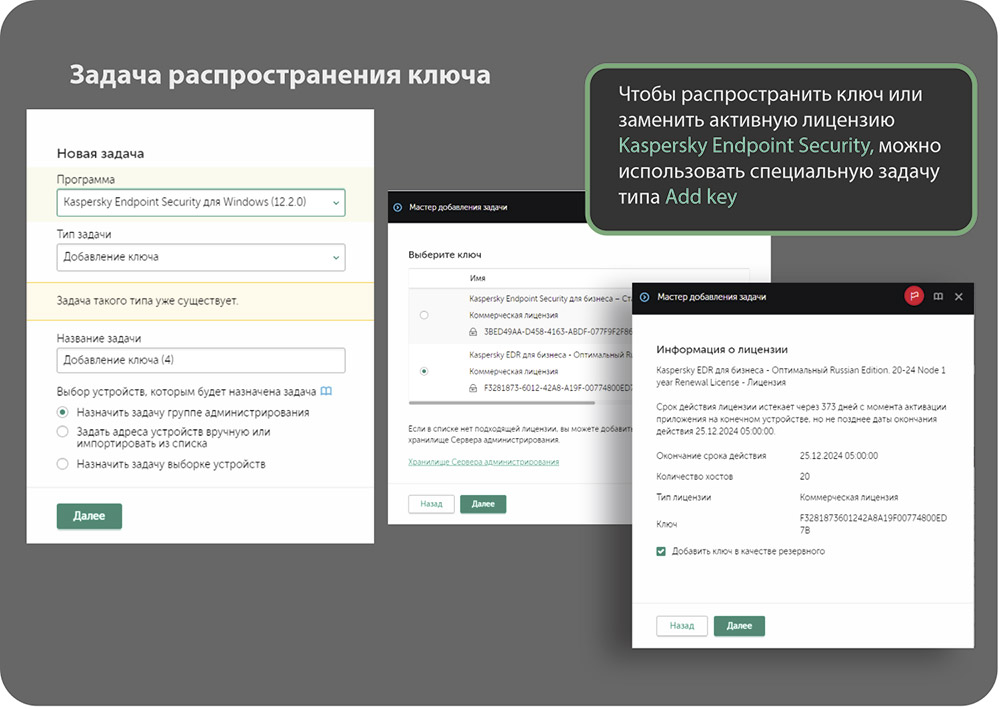

Задача распространения ключа

Когда приближается срок истечения лицензии, компания приобретает новую. Возникает вопрос, как переключиться с одной лицензии на другую без временного разрыва, но и не уменьшая эффективный срок использования ни одной из лицензий. С одной стороны, не хотелось бы заменять старую лицензию пока у нее еще есть несколько дней до истечения. Но и новую лицензию нужно активировать до того, как старая окончательно перестанет работать.

Чтобы не терять лицензионный период ни старой, ни новой лицензии, используйте один из двух подходов:

— Заранее распространите новый ключ на компьютеры задачей установки ключа. В настройках задачи укажите, что это дополнительный (резервный) ключ.

Резервные ключи и коды можно добавлять практически во всех продуктах Лаборатории Касперского. Как только лицензия, указанная в активном ключе, перестает действовать, продукт автоматически активируется с использованием резервного ключа или кода.

— Добавьте новую лицензию на Сервер администрирования и включите в ее свойствах параметр Распространять ключ автоматически.

Когда на компьютерах истечет предыдущий ключ, они получат от Сервера администрирования новый ключ с установленным флагом автоматического распространения.

Автоматически распространяемые ключи поступают на все компьютеры. Если у компьютера нет активной лицензии, автоматически распространяемый ключ станет активным. Если активная лицензия уже есть, автоматически распространяемый ключ станет резервным. Если есть и активная, и резервная лицензии, автоматически распространяемый ключ не установится.

Иногда бывает нужно установить конкретный ключ на конкретный компьютер или группу компьютеров. Автоматическое распространение для этого не подходит. Вместо этого нужно создать задачу Добавление ключа.

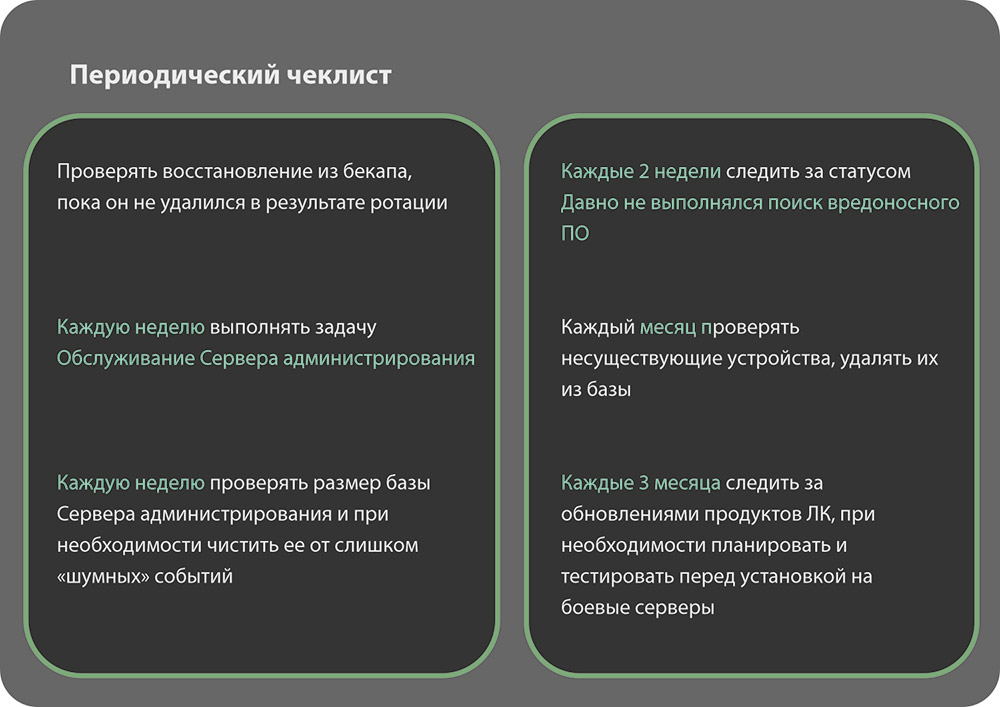

Периодический чеклист

Действия, которые рекомендуется выполнять периодически:

— Проверять восстановление из бекапа, пока он не удалился в результате ротации.

Например, если бэкап делается каждый день и хранится 3 копии, то проверять надо раз в 3 дня, если бэкап делается каждые 2 дня и хранится 5 копий, то проверять раз в 10 дней.

— Каждую неделю выполнять задачу Обслуживание Сервера администрирования.

— Каждую неделю проверять размер базы Сервера администрирования и при необходимости чистить ее от слишком «шумных» событий.

— Каждые 2 недели следить за статусом Давно не выполнялся поиск вредоносного ПО.

— Каждый месяц проверять несуществующие устройства, удалять их из базы.

— Каждые 3 месяца следить за обновлениями продуктов ЛК, при необходимости планировать и тестировать перед установкой на боевые сервера.

Также имеет смысл выполнять проверки для защиты самого сервера:

— Какие учетные записи имеют доступ к KSC— например, администратор ушел из компании, а учетная запись все еще активна. Достаточно проверять раз в месяц.

— Журналы СУБД проверять на наличие ошибок, следов сторонних подключений или «левых» учетных записей.

— Настройки и Firewall, чтобы не было лишних открытых портов, а только те, которые регламентированы для работы Kaspersky Security Center.

— Журнал Security проверять на наличие попыток компрометации Сервера администрирования — ошибки подключения, неуспешная аутентификация.

— Журналы СУБД проверять на наличие ошибок, следов сторонних подключений или «левых» учетных записей.

— Настройки Firewall, чтобы не было лишних открытых портов, а только те, которые регламентированы для работы Kaspersky Security Center.

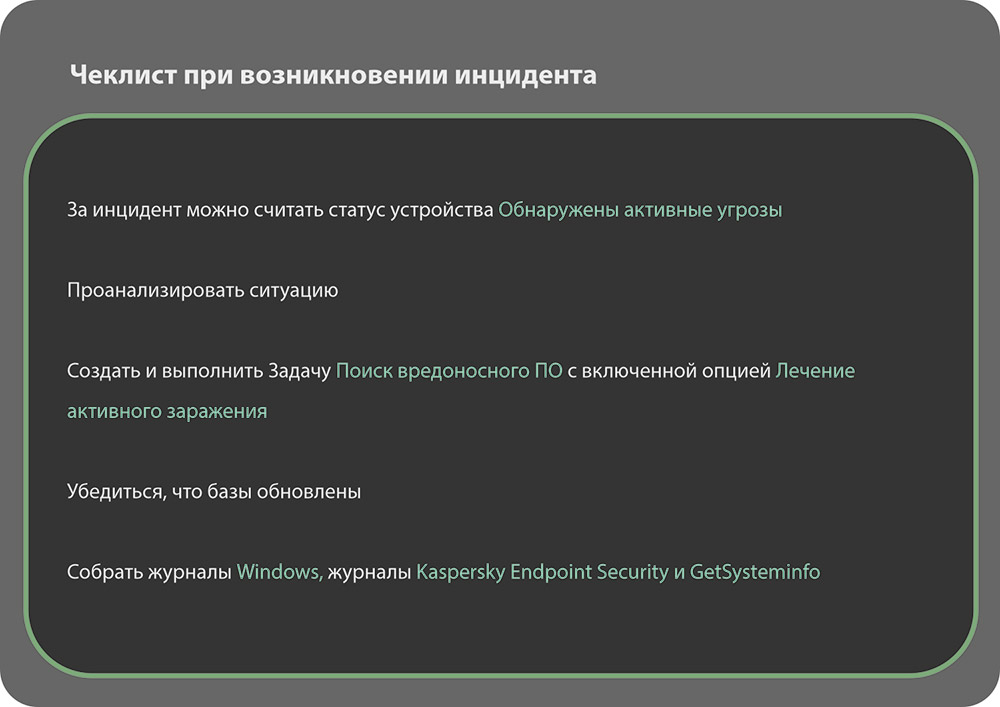

Чеклист при возникновении инцидента

Однозначно ответить на вопрос, что делать при возникновении инцидента, невозможно. В каждой организации свой подход, свои критерии, свои политики информационной безопасности.

В контексте Kaspersky Security Center за инцидент, как минимум, можно принять статус устройства Обнаружены активные угрозы.

Хотя и обезвреженные угрозы могут представлять интерес для анализа, все зависит от различных данных, которые связаны с детектом. Например, тип детекта, компонент, который обнаружил угрозу, уровень критичности самого устройства или пользователя, время обнаружения и другие. Все эти данные могут влиять на итоговую оценку и необходимость дальнейшего расследования.

Даже если Kaspersky Endpoint Security не смог справиться с угрозой нужно все равно проанализировать информацию, возможно он обнаружил вредоносный файл на сетевом диске, а обезвредить не смог потому, что нет прав на запись. В такой ситуации вряд ли стоит считать угрозой то, чего нет на этом устройстве.

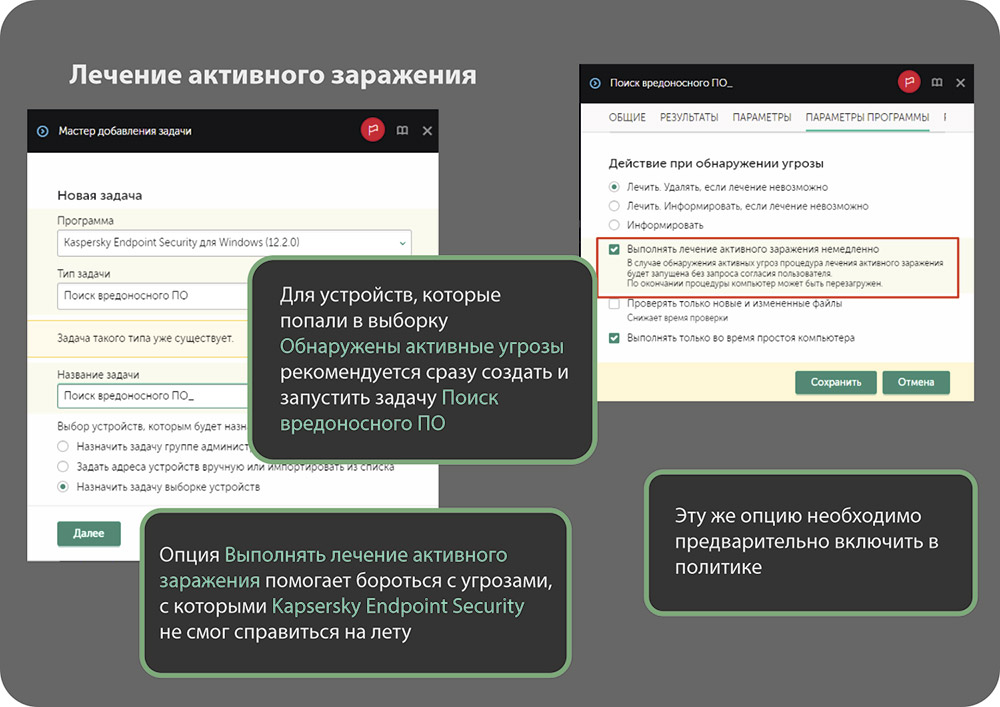

Если действительно на устройстве обнаружены активные угрозы, администратор может создать и запустить для этой выборки задачу Поиск вредоносного ПО с включенной опцией Лечение активного заражения (подробнее про эту опцию ниже).

После успешного завершения задачи и удаления вредоносного ПО рекомендуется привести антивирусные базы на устройстве в актуальное состояние.

Также при работе с инцидентами хорошей практикой является сбор данных с зараженного устройства. Kaspersky Security Center умеет удаленно собирать журналы Windows, журналы Kaspersky Endpoint Security и GetSystemInfo, делается это через Агента и может быть выполнено даже при сбое в работе продукта. Если впоследствии окажется, что инцидент важный и будет расследование, то копии всех журналов для анализа у нас уже будут гарантированно. Также журналы понадобятся в случае предоставления данных в НКЦКИ и правоохранительные органы. Кроме того, часто в журнале Kaspersky Endpoint Security данных больше, чем в отчете Kaspersky Security Center, например, там видны атакованные порты, а в отчете их нет.

По окончании работы над инцидентом рекомендуется сбросить счетчик вирусов, чтобы он не влиял на статус устройства, если, конечно, такой статус включен.

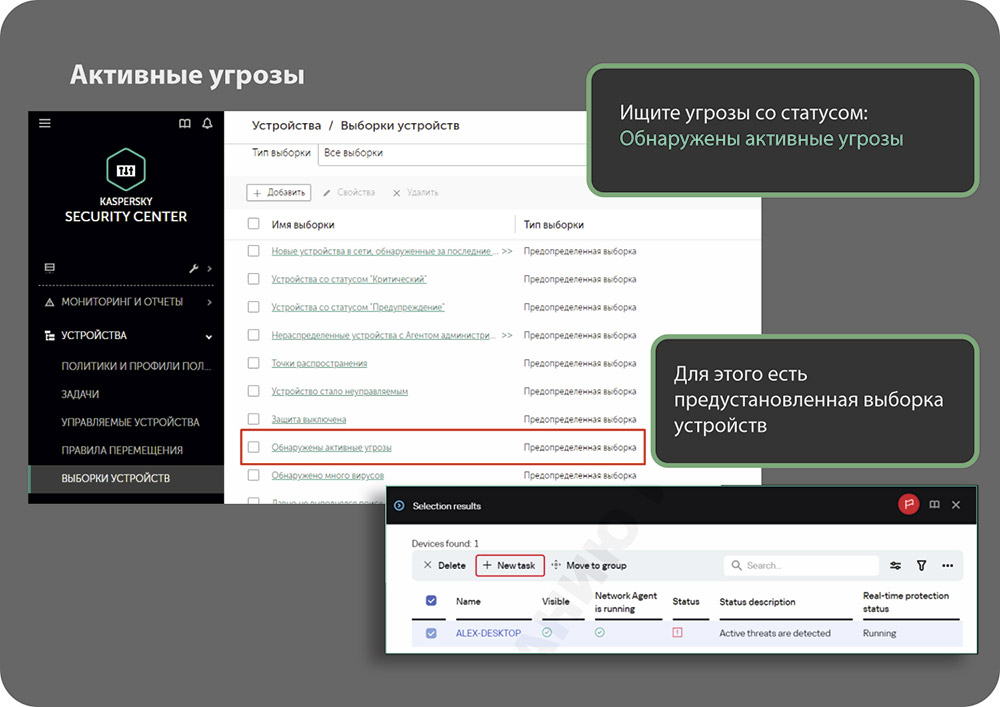

Активные угрозы

О том, что на компьютере есть активные угрозы говорит соответствующий статус — Обнаружены активные угрозы.

Для поиска устройств с такими статусами удобно использовать предустановленную выборку.

Лечение активного заражения

Как правило, даже если вредоносная программа выполняется, Kaspersky Endpoint Security может ее завершить. За это отвечают компоненты Предотвращение вторжений, Анализ поведения и Защита от эксплойтов. Защита от файловых угроз программы в памяти не проверяет.

Но если компьютер заражен и Kaspersky Endpoint Security не может остановить вредоносную программу, можно применить технологию лечения активного заражения.

По умолчанию эта технология выключена, так как она блокирует запуск любых программ и перезагружает компьютер, что помешает пользователю компьютера. Пользователь может согласиться выполнить процедуру и рискует потерять данные, или пользователь может отказаться выполнить процедуру и компьютер останется зараженным. В любом случае лучше, если решать будет администратор, а не пользователь.

Чтобы запустить эту технологию на устройстве нужно обязательно включить опцию Применять технологию лечения активного заражения в политике Kaspersky Endpoint Security. Это делается в разделе Параметры программы | Общие настройки | Настройки приложения

Опция Применять технологию лечения активного заражения работает по разному на рабочих станциях и серверах. Если Kaspersky Endpoint Security находит угрозу и просит выполнить лечение активного заражения, то на рабочих станциях появляется уведомление и пользователь должен согласиться на эту процедуру.

На серверах пользователей обычно не, поэтому уведомление просто не поднимается, и процедура не выполняется. Чтобы лечение активного заражения работало на серверах, нужно в задаче Поиск вредоносного ПО включить опцию Выполнять лечение активного заражения немедленно, она позволяет избежать интерактивного взаимодействия с пользователем.

Для работы технологии на рабочих станциях опцию в задаче включать необязательно, но если включить, то это также позволит избежать интерактивного взаимодействия с пользователем.

При лечении активного заражения Kaspersky Endpoint Security не дает запускаться новым программам, сканирует память, применяет более агрессивные методы завершения процессов, пробует удалить вредоносные файлы на перезагрузке.

По завершению задачи, когда все угрозы обезврежены, сбросьте счетчик вирусов на компьютерах.

Без внешнего вмешательства счетчик вирусов может только увеличиваться, единственный способ привести этот статус в нормальное состояние — сбросить значение счетчика вручную. Для этого откройте свойства компьютера, на вкладке Общие в разделе Защита есть кнопка Обнулить счетчик вирусов.

store—kaspersky.ru

8-800-250-16-03

info@store-kaspersky.ru

В данной инструкции рассматриваются следующие операции на сервере под управлением ОС Windows Server:

- установка клиента антивирусной защиты Kaspersky Endpoint Security (KES), версия продукта 12.6.0.438;

- установка агента администрирования Kaspersky Network Agent(KNA), версия продукта 15.1.0.11795 и его подключение к серверу Kaspersky Security Center;

Подготовка к установке

Перед установкой и подлкючением, необходимо проверить, сетевую связность с сервером, к которому будет происходить подключение агента т.е., сервера управления KSC вашей организации (ОГВ, МФЦ, ОМСУ, и тд)

В случае, если отсутствует сетевая связность, направьте заявку через портал support.mosreg.ru с запросом настройки соответствующей маршрутизации. В качестве исходной сети укажите адресацию сети, в которой находятся сервер вашей информационной системы (клиент), в качестве узла назначения сервер управления KSC вашей организации.

Установка KES 12.6.0.438

Для установки клиента Kaspersky Endpoint Security 12.6.0.438 загрузите установочный архив по ссылке и запустите файл kes_win.msi:

Все параметры установки, включая раздел активации программы, оставляем по умолчанию настройки, в том числе выбор пакета установки

Ключ активации в клиент добавится автоматически после переноса администратором нового подключенного сервера (клиента) в Управляемые устройства

(В качестве альтернативы можно создать инталяционный пакет, содержащий и агента администрирования, и KES, если имеется доступ к серверу KSC. Инструкция по созданию инсталляционного пакета)

Установка KNA 15.1

Для установки агента администрирования Kaspersky Network Agent 15.1 необходимо скачать архив по ссылке и распаковать его.

Или загрузить агент администрирования с официального сайта Kaspersky security для бизнесав соответствующем разделе.

Открываем setup.exe от имени администратора:

Все параметры установки, за исключением адреса вашего сервера администрирования KSC(/виртуальный сервер, вводиться только при наличии виртуального сервера), оставляем по умолчанию.

После успешного добавления устройства,необходимо, добавить устройство в нужную группу, на сервере KSC.

Проверка работы KNA и смена адреса сервера администрирования

Для проверки состояния агента администрирования используйте утилиту klnagchk.exe, для изменения адреса сервера администрирования в настройках агента администрирования используйте утилиту klmover.exe (Klmover справка) . Обе утилиты находятся в директории с установленным агентом администрирования, по умолчанию это

%ProgramFiles(x86)%\Kaspersky Lab\NetworkAgent

======================================================================