Всем привет! Сегодня я расскажу, как удалить сертификат электронной цифровой подписи с компьютера. Напомню, что ЭЦП часто используется для авторизации на государственных и специализированных сайтах, порталах и программах. В операционной системе Windows есть специальное хранилище, где и хранятся все установленные ранее сертификаты. Но есть и одно исключение – это браузер Mozilla Firefox. У него есть собственное хранилище. О нем мы поговорим в отдельной главе.

Содержание

- Способ 1: Удаление из хранилища

- Способ 2: Панель управления

- Способ 3: Mozilla Firefox

- Задать вопрос автору статьи

Способ 1: Удаление из хранилища

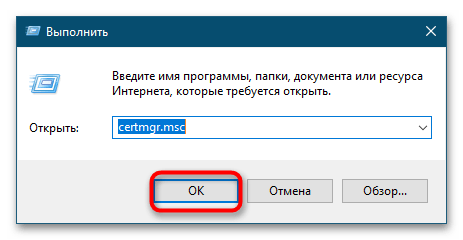

Удалить сертификаты из хранилища в Windows 10 или Windows 11 можно напрямую, вызвав специальную оснастку. Давайте покажу, как это можно сделать:

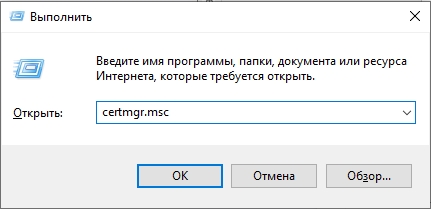

- Зажмите клавиши:

+ R

- Введите запрос:

certmgr.msc

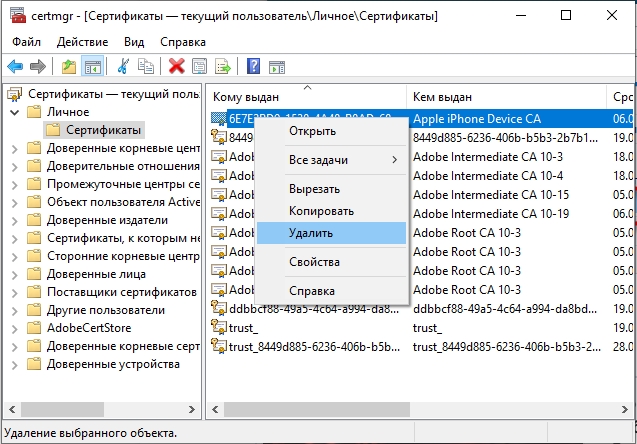

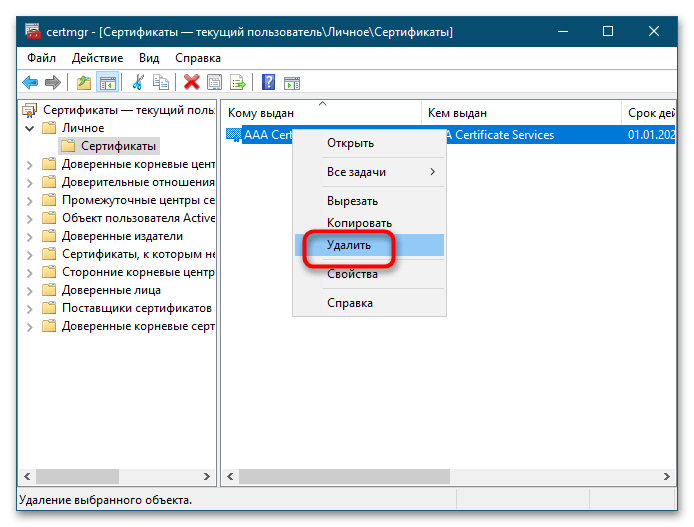

- Обычно сертификаты сторонних приложений и программ находятся в разделе «Личное» в папке «Сертификаты». Просто кликаем правой кнопкой мыши по нужному и выбираем команду «Удалить».

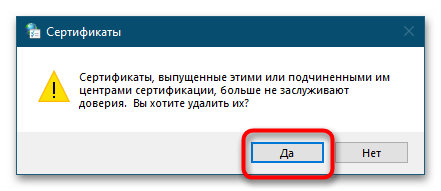

- Подтверждаем удаление.

Если нужного сертификата нет – придется искать их в соседних папках. Напомню, что если вы используете для авторизации сертификата и ЭЦП Firefox, то смотрим последнюю главу этой статьи.

Способ 2: Панель управления

Второй вариант удаления сертификата из хранилища Windows 10 или 11 – это использовать интерфейс «Панели управления».

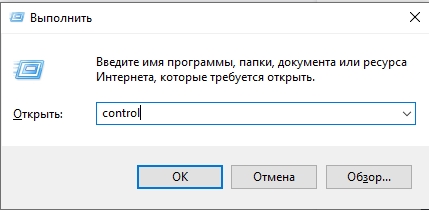

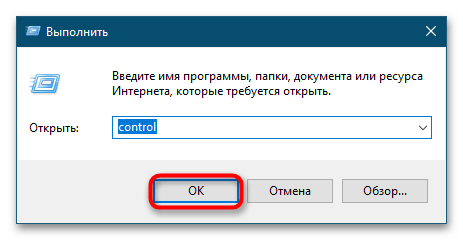

- Чтобы туда попасть – зажимаем опять наши любимые клавиши:

+ R

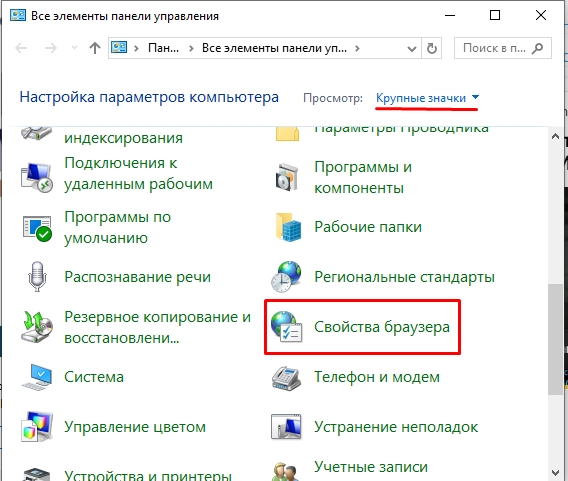

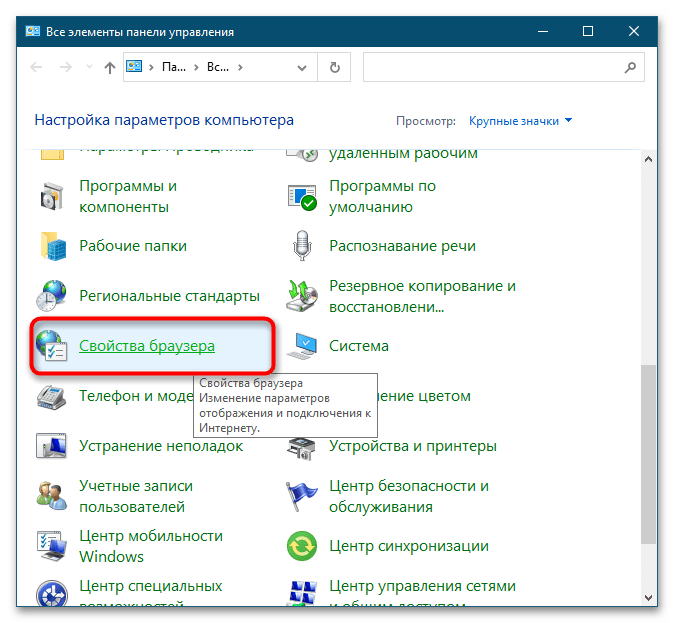

- Переходим в «Свойства браузера».

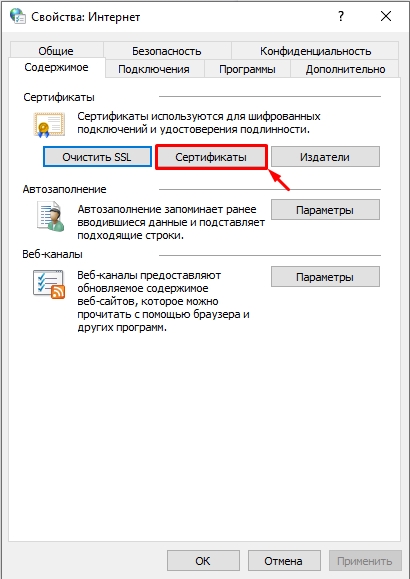

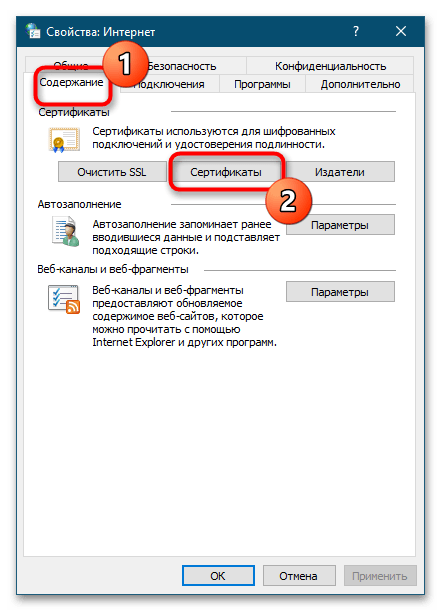

- Во вкладке «Содержимое» кликаем левой кнопкой мыши по кнопке «Сертификаты».

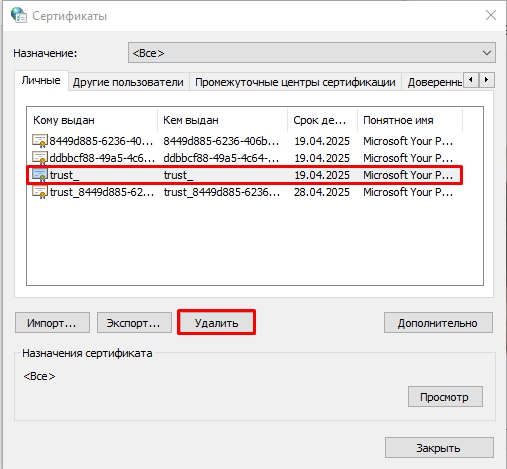

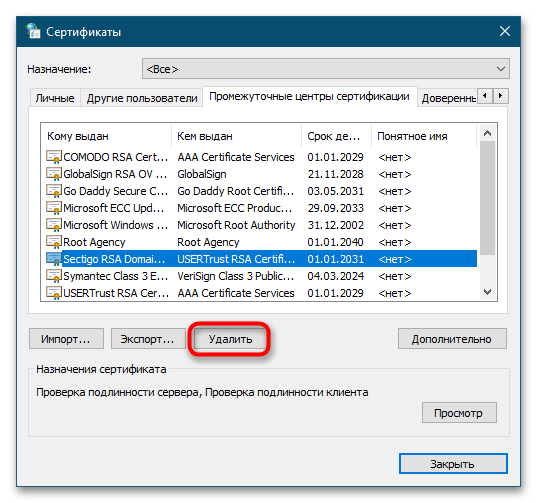

- Выбираем нужный и жмем «Удалить». Обратите внимание, что тут несколько вкладок, вы можете поискать необходимый сертификат на соседней вкладке.

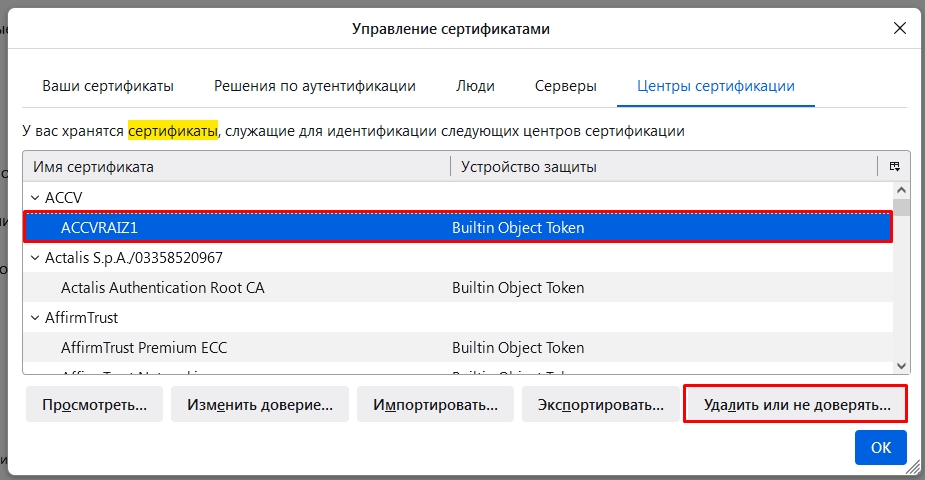

Способ 3: Mozilla Firefox

- Откройте браузер.

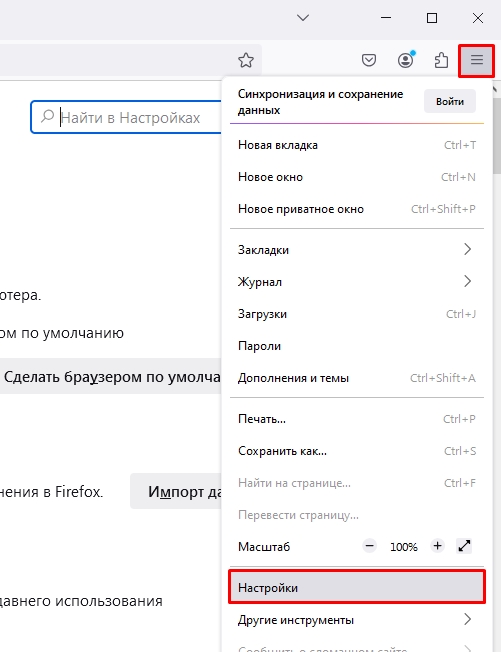

- Нажмите по кнопке, чтобы раскрыть меню программы.

- Переходим в «Настройки».

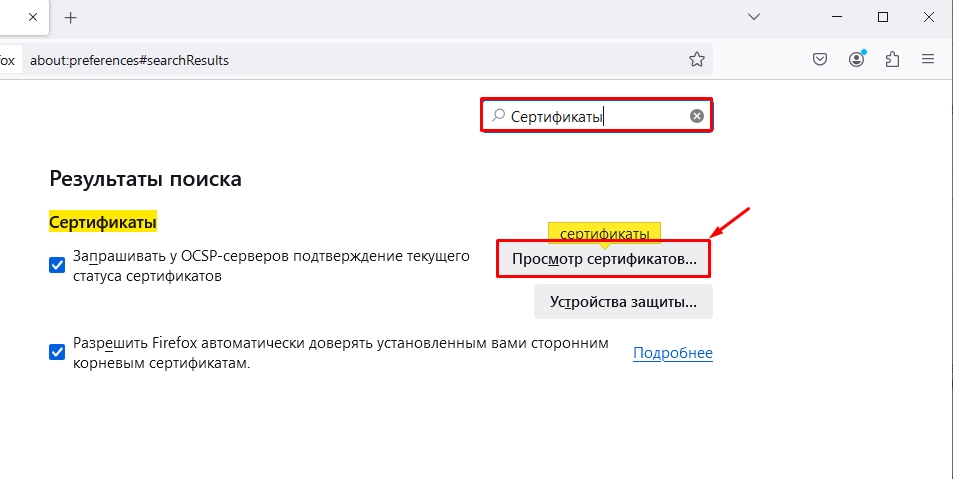

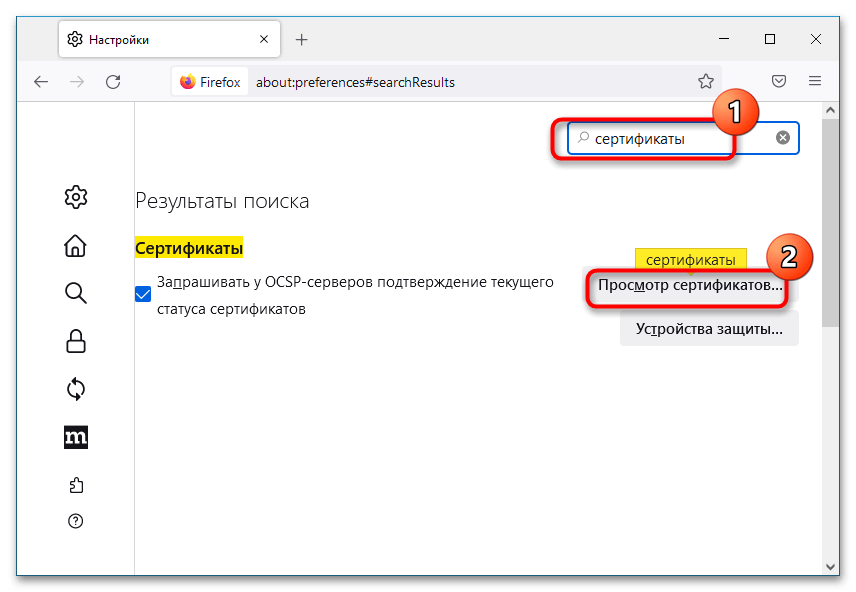

- Дабы не бродить по настройках браузера – воспользуемся поиском. Найдите поисковую строчку в правом верхнем углу экрана, введите запрос:

Сертификаты

- Нажмите по кнопке «Просмотр сертификатов…».

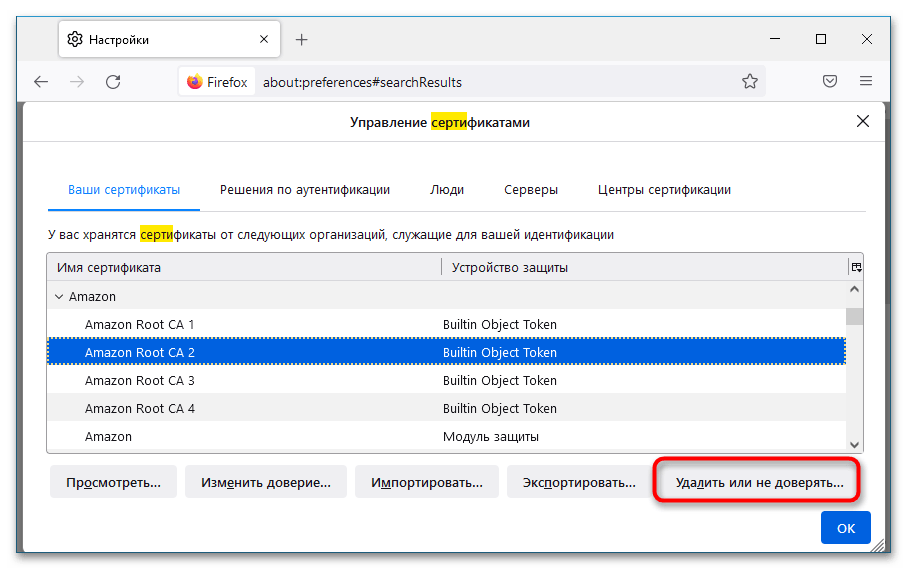

- Выберите из списка тот, который вам нужен, и кликните «Удалить…».

В целом это все рекомендации, которые вам могут понадобиться. Если я что-то упустил, у вас есть вопросы или дополнения – пишите смело в комментариях, и я постараюсь вам помочь. Надеюсь, статья вам помогла. Всем добра и берегите себя. Ждем вас снова в гости на портале WiFiGiD.RU.

Все способы:

- Что такое сертификаты ЭЦП

- Способ 1: Использование оснастки «certmgr»

- Способ 2: Через апплет «Свойства браузера»

- Удаление сертификата в Firefox

- Вопросы и ответы: 1

Что такое сертификаты ЭЦП

Сертификат электронной цифровой подписи представляет собой специальный файл, хранящий персональные данные, необходимые для авторизации пользователя на защищенных государственных сайтах, а также сайтах некоторых коммерческих организаций. Сертификаты ЭЦП используются браузерами, однако хранятся они в отдельном хранилище сертификатов Windows. Исключение составляет браузер Mozilla Firefox, который располагает собственным хранилищем сертификатов.

Способ 1: Использование оснастки «certmgr»

Сертификат, сохраненный во встроенное хранилище Windows, может быть удален средствами операционной системы, точнее, средствами оснастки «certmgr».

- Запустите оснастку просмотра и управления сертификатами, для чего вызовите нажатием клавиш Win + R окошко быстрого выполнения команд, введите в него

certmgr.mscи нажмите клавишу Enter. - В правой колонке оснастки найдите раздел, в котором хранятся более ненужные вам сертификаты. Обычно это подраздел «Личное» → «Сертификаты». Кликните правой кнопкой мыши по сертификату и выберите из контекстного меню «Удалить».

- Подтвердите действие в диалоговом окошке.

Способ 2: Через апплет «Свойства браузера»

Удалить ставший ненужным сертификат в Windows 10 можно также из апплета «Свойства браузера», хотя этот способ является менее надежным в том смысле, что при удалении некоторых записей электронных подписей пользователи могут столкнуться с ошибками.

- Откройте классическую «Панель управления» командой

controlиз вызванного нажатием Win + R окошка «Выполнить». - Найдите и запустите апплет «Свойства браузера».

- Переключитесь в открывшемся окне «Свойства: Интернет» на вкладку «Содержание» и нажмите кнопку «Сертификаты».

- Перейдя на нужную вкладку, найдите подлежащий удалению сертификат, выделите его мышкой и нажмите кнопку «Удалить». Чаще всего сторонние сертификаты располагаются на вкладке «Личные».

- Подтвердите действие в диалоговом окошке.

Удаление сертификата в Firefox

Если вы устанавливали сертификат через браузер Firefox, то и удалить его можно будет через Firefox. Также этот браузер поставляется с собственным набором электронных подписей, которые могут потребоваться для входа в учетные записи некоторых специализированных веб-ресурсов.

- Зайдите в общие настройки браузера. Через встроенный поиск Firefox найдите подраздел «Сертификаты» и нажмите кнопку «Просмотр сертификатов».

- Отыщите ненужный сертификат, на вкладке «Ваши сертификаты», выделите его мышкой и нажмите кнопку «Удалить или не доверять».

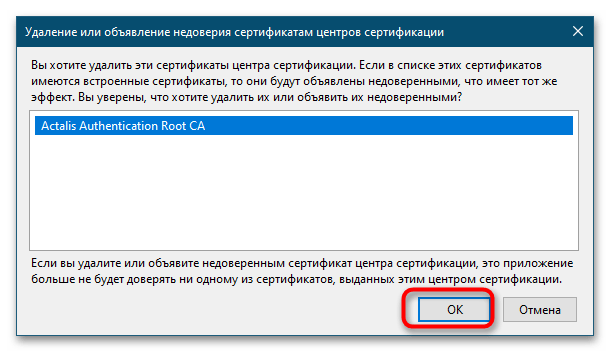

- Подтвердите действие в открывшемся диалоговом окошке.

Перед удалением сертификатов в Windows 10 желательно создавать их резервные копии на тот случай, если вдруг вы ошибетесь в выборе ЭЦП или захотите восстановить электронную подпись.

Наша группа в TelegramПолезные советы и помощь

how to remove certificates from windows 11

Removing certificates from Windows 11 is a straightforward process that involves accessing the Certificate Manager and selecting the certificates you want to delete. This quick guide will walk you through the process, ensuring you can manage your system’s security settings effectively.

Removing certificates from Windows 11 involves accessing the Certificate Manager, navigating to the appropriate certificate store, and deleting the certificates you no longer need. Let’s go through the steps in detail:

Step 1: Open the Run dialog box

Press the Windows key + R to open the Run dialog box.

This step will bring up the Run dialog box, which is a quick way to access different system utilities.

Step 2: Type «certmgr.msc» and press Enter

Type «certmgr.msc» in the Run dialog box and press Enter.

This command opens the Certificate Manager, where you can view and manage all your certificates.

Step 3: Navigate to the certificate store

In the Certificate Manager, expand the folders under «Certificates – Current User» or «Certificates – Local Computer,» depending on where the certificate is stored.

The Certificate Manager organizes certificates into different stores, such as Personal, Trusted Root Certification Authorities, and more. Select the appropriate store to locate the certificate you want to remove.

Step 4: Find the certificate you want to delete

Browse through the selected store to find the certificate you want to remove.

Certificates are listed in the main window of the Certificate Manager. You can identify them by their names, expiration dates, and other details.

Step 5: Delete the certificate

Right-click on the certificate you want to remove and select «Delete.»

A confirmation dialog will appear to ensure you really want to delete the certificate. Confirm the deletion, and the certificate will be removed from the store.

After completing these steps, the certificate will be deleted from your system, enhancing your control over your computer’s security settings.

Tips for removing certificates from Windows 11

- Backup important certificates: Before deleting any certificates, make sure to back up those you might need later.

- Check expiration dates: Sometimes, certificates may expire soon. Consider if it’s worth deleting them or just waiting for them to expire.

- Know the certificate store: Different certificates are stored in different locations. «Personal» stores user-specific certificates, while «Trusted Root Certification Authorities» stores system-wide trusted certificates.

- Use filters: In the Certificate Manager, use filters to find certificates quickly, especially if there are many listed.

- Understand the impact: Deleting certain certificates can affect the functionality of software and websites. Be sure of the certificate’s role before deletion.

Frequently asked questions about removing certificates from Windows 11

What is a certificate store?

A certificate store is a location on your computer where certificates are kept. They are categorized into stores like Personal, Trusted Root Certification Authorities, and more.

Can I recover a deleted certificate?

Once deleted, certificates cannot be recovered unless you have a backup. Always ensure to back up important certificates before deletion.

What happens if I delete a certificate?

Deleting a certificate can affect the functionality of applications or websites that rely on that certificate. Ensure you understand the certificate’s role before deleting it.

How do I know which certificate to delete?

Check the details of certificates, such as their issuer, expiration date, and usage. This will help you determine if it’s safe to delete.

Is it safe to delete expired certificates?

Yes, generally, it is safe to delete expired certificates as they are no longer valid. However, check if any applications might still rely on them.

Summary

- Open the Run dialog box.

- Type «certmgr.msc» and press Enter.

- Navigate to the certificate store.

- Find the certificate you want to delete.

- Delete the certificate.

Conclusion

Managing certificates on Windows 11 is an essential task for maintaining your system’s security. By following the steps outlined here, you can easily remove unwanted certificates, ensuring your computer remains secure and clutter-free. Remember to always back up important certificates and understand their roles before proceeding with deletion.

Certificates play a crucial role in establishing trust and secure communication. Mismanaging them can lead to potential security risks or functionality issues. If you’re unsure about a certificate’s purpose, do some research or consult with someone knowledgeable before taking action.

Feel confident in your ability to manage your certificates and keep your system running smoothly. For further reading, explore more about Windows 11 security features and how you can enhance your system’s protection.

Matt Jacobs has been working as an IT consultant for small businesses since receiving his Master’s degree in 2003. While he still does some consulting work, his primary focus now is on creating technology support content for SupportYourTech.com.

His work can be found on many websites and focuses on topics such as Microsoft Office, Apple devices, Android devices, Photoshop, and more.

Если вы используете на хосте Windows бесплатные сертификатов Let’s Encrypt и решили переключиться на другой CA (собственный или коммерческий), нужно выполнить ряд шагов по отзыву старых сертификатов Let’s Encrypt и очистки их следов в Windows.

Ранее мы показывали, как с помощью клиента WACS в Windows настроить автоматический выпуск и продление сертификатов Let’s Encrypt для защиты подключений к веб-сайтам или службам RDS. Если вы использовали консольный клиент WACS для выпуска и установки сертификата Let’s Encrypt, для его корректного удаления нужно выполнять ряд действий:

- Удалить задание планировщика для автоматического продления сертификата

- Отозвать старый сертификат Let’S Encrypt (или оставить его как есть, чтобы срок действия его истек автоматически)

- Отключить использование сертификата Let’S в настройках веб сайта IIS или службах RDS

- Удалить клиент WACS и связанные файлы

- Очистить каталог C:\ProgramData\win-acme\

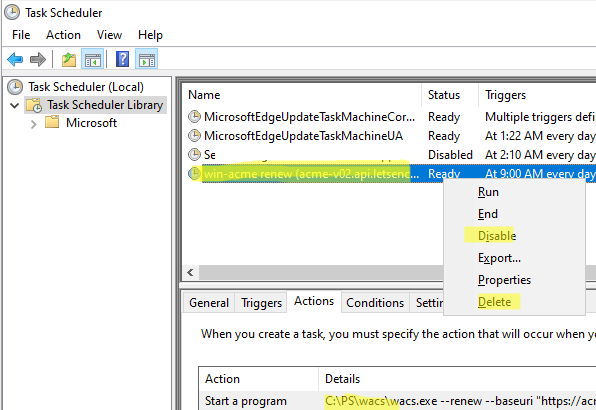

При установке сертификата Let’s Encrypt, утилита wacs автоматически создает задание планировщика, которое по расписанию проверяет срок действия сертификата и продляет его.

- Откройте планировщик задач Windows Task Sheduler (

taskschd.msc

) и найдите в нем задание продления сертификата. По умолчанию оно называется win-acme renew (acme-v02.api.letsencrypt.org). - В свойствах задания на вкладке Actions можно найти путь к каталогу с исполняемым файлом клиента wacs.exe (в нашем примере это C:\ps\wacs).

- Отключите (или удалите) задание планировщика.

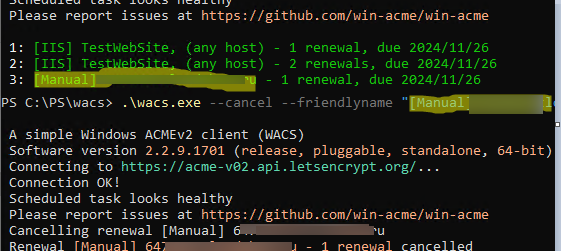

Если в Windows установлено и используется несколько сертификатов Let’S encrypt с автопродлением, можно отключить продление только для определенного сертификата. Вывести все задания продления сертификатов:

.\wacs.exe --list

Отключить обновление определенного сертификата можно по

--friendlyname

или

--id

:

.\wacs.exe --cancel --friendlyname "[Manual] 123356.winitpro.ru"

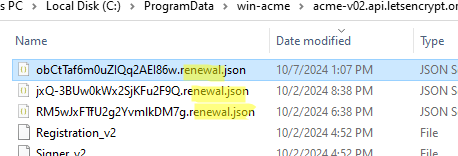

Параметры автоматического продления сертификатов хранятся в файлах с расширением *.renewal.json в каталоге C:\ProgramData\win-acme\acme-v02.api.letsencrypt.org. Можно просто удалить JSON файл с настройками.

Чтобы отозвать выпущенный сертификат Let’s Encrypt выполните команду:

.\wacs.exe --revoke --friendlyname "[Manual] 123356.winitpro.ru"

Также можно отключить задания продления и отозвать сертификат из меню утилиты wacs. Пункт находятся в разделе A: Manage renewals:

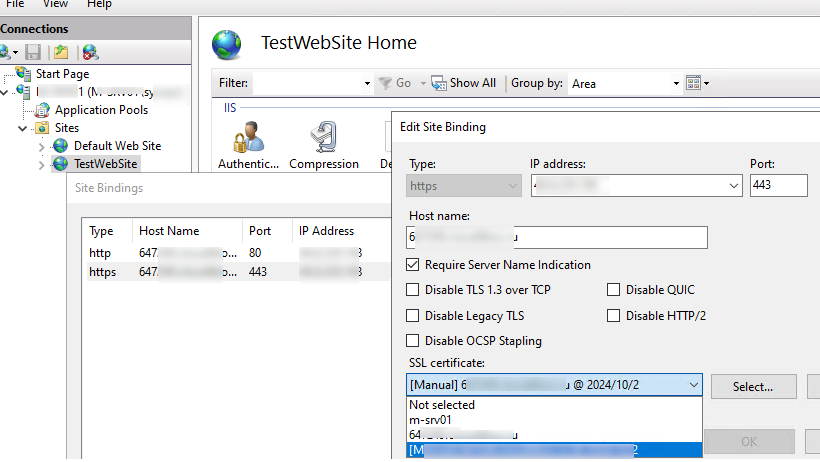

Теперь нужно отвязать сертификат в настройках сайта IIS.

- Откройте консоль управления IIS (

inetmgr

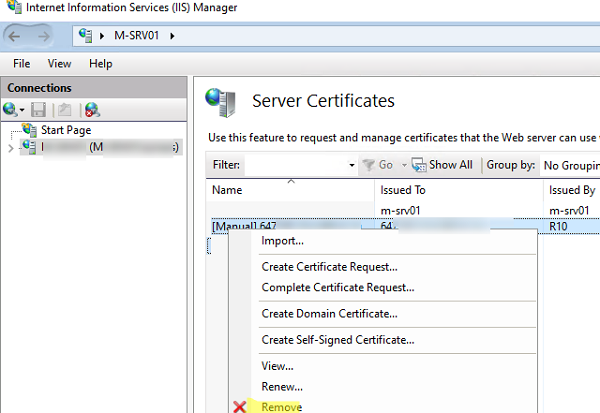

). - Перейдите в настройки Site Bindings сайта IIS и выберите для сайта другой сертификат вместо Let’s Encrypt.

- Перейдите в раздел Server Certificates в настройках IIS и удалите сертификат Let’s Encrypt. Это также удаляет сертификат из локального хранилища сертификатов.

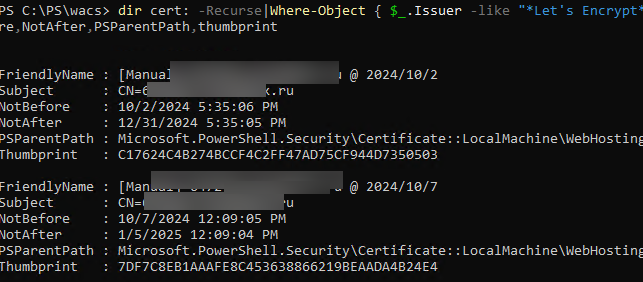

Либо вы можете удалить сертификат из локального хранилища вручную. Чтобы вывести все сертификаты Let’s Encrypt, установленные в хранилище, выполните PowerShell команду:

dir cert: -Recurse|Where-Object { $_.Issuer -like "*Let's Encrypt*" }|select FriendlyName,Subject,NotBefore,NotAfter,PSParentPath,thumbprint

Команда выведет имя, отпечаток, дату выпуска и срок действия установленных сертификатов Let’s Encrypt.

В данном примере есть два сертификата, установленные в хранилище

LocalMachine\WebHosting

.

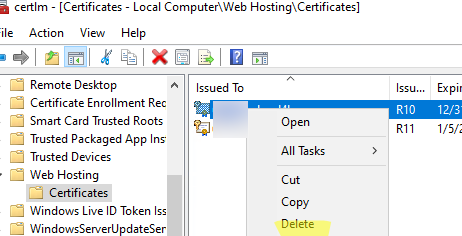

Откройте консоль хранилища сертификатов компьютера (

certlm.msc

), разверните раздел Web Hosting -> Certificates и удалите сертификаты Let’s Encrypt.

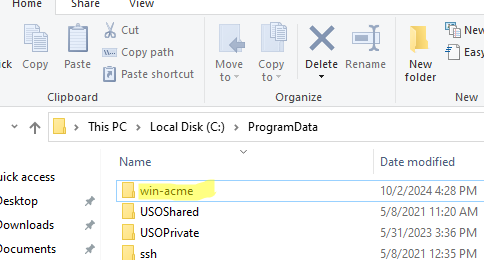

Затем удалите следующие папки

- Каталог с клиентом WAСS (в нашем примере

C:\PS\wacs

, как мы выяснили в настройках задания планировщика) - Папку с данными

C:\ProgramData\win-acme\

(здесь хранятся файлы сертификатов, закрытые ключи, конфигурационные файлы, логи).

Перезапустите веб сервер IIS:

iisreset

Данный материал является переводом оригинальной статьи «ATA Learning : Michael Soule : Manage Certs with Windows Certificate Manager and PowerShell».

Работа с сертификатами обычно является одной из тех дополнительных задач, которые вынужден брать на себя системный администратор Windows. Диспетчер Сертификатов Windows (Windows Certificate Manager) — это один из основных инструментов, который позволяет выполнять эту работу.

В этой статье мы рассмотрим работу с сертификатами применительно к операционной системе Windows. Если же вы хотите узнать больше о том, как работают сертификаты в целом, ознакомьтесь с сопутствующей статьей «Your Guide to X509 Certificates».

Понимание хранилищ сертификатов

В диспетчере сертификатов Windows все сертификаты находятся в логических хранилищах, называемых «хранилищами сертификатов». Хранилища сертификатов – это «корзины», в которых Windows хранит все сертификаты, которые в настоящее время установлены, и сертификат может находиться более чем в одном хранилище.

К сожалению, хранилища сертификатов — не самая интуитивно понятная концепция для работы. О том, как различать эти хранилища и как с ними работать, вы прочитаете ниже.

Каждое хранилище находится в Реестре Windows и в файловой системе. При работе с сертификатом в хранилище вы взаимодействуете с логическим хранилищем, не изменяя напрямую реестр или файловую систему. Этот более простой способ позволяет вам работать с одним объектом, в то время как Windows заботится о том, как представить этот объект на диске.

Иногда можно встретить хранилища сертификатов, называемые физическими или логическими хранилищами. Физические хранилища ссылаются на фактическую файловую систему или место в реестре, где хранятся разделы реестра и / или файл(ы). Логические хранилища — это динамические ссылки, которые ссылаются на одно или несколько физических хранилищ. С логическими хранилищами намного проще работать, чем с физическими хранилищами для наиболее распространенных случаев использования.

Windows хранит сертификаты в двух разных областях — в контексте пользователя и компьютера. Сертификат помещается в один из этих двух контекстов в зависимости от того, должен ли сертификат использоваться одним пользователем, несколькими пользователями или самим компьютером. В остальной части этой статьи сертификат в контексте пользователя и компьютера будет неофициально называться сертификатами пользователей и сертификатами компьютеров.

Сертификаты пользователей

Если вы хотите, чтобы сертификат использовался одним пользователем, то идеальным вариантом будет хранилище пользовательских сертификатов внутри Диспетчера сертификатов Windows. Это общий вариант использования процессов аутентификации на основе сертификатов, таких как проводной IEEE 802.1x.

Сертификаты пользователей находятся в профиле текущего пользователя и логически отображаются только в контексте этого пользователя. Сертификаты пользователей «сопоставлены» и уникальны для каждого пользователя даже в одних и тех же системах.

Компьютерные сертификаты

Если сертификат будет использоваться всеми пользователями компьютера или каким-либо системным процессом, его следует поместить в хранилище в контексте компьютера. Например, если сертификат будет использоваться на веб-сервере для шифрования связи для всех клиентов, размещение сертификата в контексте компьютера будет подходящим вариантом.

Вы увидите, что хранилище сертификатов компьютера логически сопоставлено для всех пользовательских контекстов. Это позволяет всем пользователям использовать сертификаты в хранилище сертификатов компьютера в зависимости от разрешений, настроенных для закрытого ключа.

Сертификаты компьютера находятся в кусте реестра локального компьютера и в подкаталогах \ProgramData. Сертификаты пользователя находятся в кусте реестра текущего пользователя и в подкаталогах \AppData. Ниже вы можете увидеть, где каждый тип хранилища находится в реестре и файловой системе.

| Контекст | Путь реестра | Объяснение |

|---|---|---|

| User | HKEY_CURRENT_USER SOFTWARE\Microsoft\SystemCertificates\ |

Физическое хранилище для пользовательских открытых ключей |

| User | HKEY_CURRENT_USER SOFTWARE\Policies\Microsoft\SystemCertificates\ |

Физическое хранилище для пользовательских открытых ключей, установленных объектами групповой политики Active Directory (AD) (GPO) |

| Computer | HKEY_LOCAL_MACHINE SOFTWARE\Microsoft\SystemCertificates\ |

Физическое хранилище общедоступных ключей для всей машины |

| Computer | HKEY_LOCAL_MACHINE SOFTWARE\Microsoft\Cryptography\Services\ |

Физическое хранилище ключей, связанных с определенной службой |

| Computer | HKEY_LOCAL_MACHINE SOFTWARE\Policies\Microsoft\SystemCertificates\ |

Физическое хранилище открытых ключей для всей машины, установленных объектами групповой политики. |

| Computer | HKEY_LOCAL_MACHINE SOFTWARE\Microsoft\EnterpriseCertificates\ |

Физическое хранилище общедоступных ключей, установленных корпоративными контейнерами PKI в домене AD |

| Контекст | Расположение файла | Объяснение |

|---|---|---|

| User | $env:APPDATA\Microsoft\SystemCertificates\ | Физическое хранилище для пользовательских открытых ключей и указателей на закрытые ключи |

| User | $env:APPDATA\Microsoft\Crypto\ | Физическое хранилище для контейнеров закрытых ключей для конкретных пользователей |

| Computer | $env:ProgramData\Microsoft\Crypto\ | Физическое хранилище для контейнеров закрытых ключей для всей машины |

Предварительные требования

В оставшейся части этой статьи вы найдете несколько примеров, демонстрирующих взаимодействие с хранилищами сертификатов Windows. Чтобы воспроизвести эти примеры, убедитесь, что выполняются следующие требования:

- Windows Vista, Windows Server 2008 или более новая операционная система. В показанных примерах используется Windows 10 Корпоративная версии 1903.

- Знакомство с PowerShell. Хотя это и не обязательно, этот язык будет использоваться для ссылки на сертификаты, где это необходимо. Все показанные примеры были созданы с помощью Windows PowerShell 5.1.

- Вам не потребуется устанавливать какие-либо специальные сертификаты, но использование самозаверяющего сертификата полезно.

Управление сертификатами в Windows

В Windows есть три основных способа управления сертификатами:

- Оснастка консоли управления Microsoft (MMC) сертификатов (certmgr.msc)

- PowerShell

- Инструмент командной строки certutil

В этой статье вы узнаете, как управлять сертификатами с помощью оснастки Certificates MMC и PowerShell. Если вы хотите узнать больше о том, как использовать certutil, ознакомьтесь с документацией Microsoft.

PowerShell против диспетчера сертификатов Windows

Поскольку в Windows можно управлять сертификатами несколькими способами, встаёт вопрос выбора, что лучше использовать — GUI (MMC) или командную строку с PowerShell.

Во-первых, рассмотрим жизненный цикл сертификата. Если вы собираетесь установить или удалить один сертификат только один раз, рассмотрите возможность использования MMC. Но если вы управляете несколькими сертификатами или выполняете одну и ту же задачу снова и снова, использование командной строки может оказаться правильным решением. Даже если вы не умеете писать сценарии PowerShell, вам стоит этому научиться, если у вас есть много разных сертификатов, которыми нужно управлять.

Давайте сначала посмотрим, как обнаружить сертификаты, установленные в Windows, с помощью диспетчера сертификатов и PowerShell.

Использование диспетчера сертификатов Windows (certmgr.msc)

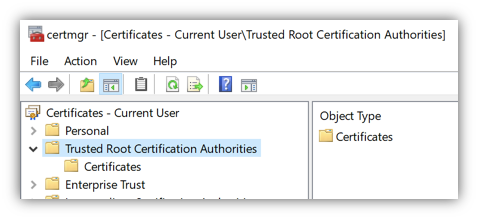

Чтобы просмотреть сертификаты с помощью MMC, откройте Диспетчер сертификатов: откройте меню «Пуск» и введите certmgr.msc. Это вызовет Windows Certificates MMC. Это начальное представление предоставит обзор всех логических хранилищ, отображаемых в левом окне.

На снимке экрана ниже видно, что выбрано логическое хранилище доверенных корневых центров сертификации

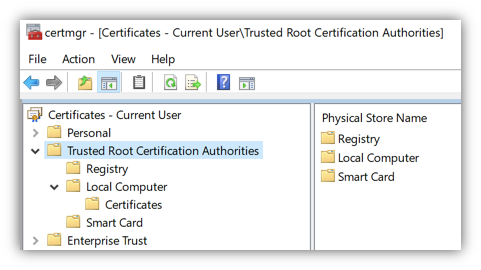

Просмотр физических хранилищ

По умолчанию Диспетчер сертификатов Windows не отображает физические хранилища. Чтобы показать их, в верхнем меню оснастки выбирайте «View» > «Options«. Затем вы увидите варианты отображения физических хранилищ сертификатов. Включение этого параметра упрощает определение конкретных путей в Windows.

Теперь вы можете видеть, что дополнительные контейнеры показаны в примере логического хранилища доверенных корневых центров сертификации, показанном ранее. Сертификаты по-прежнему сгруппированы относительно их логических хранилищ, но теперь вы можете увидеть физическое хранилище «Реестр».

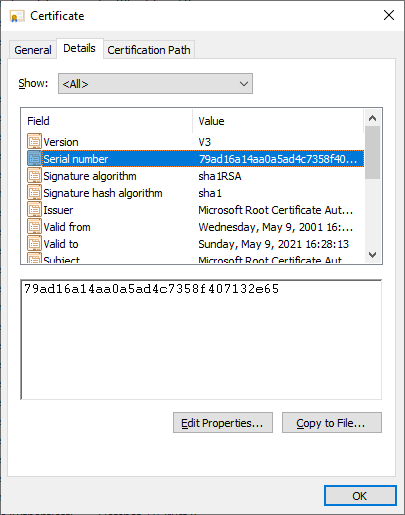

Проверка атрибутов в диспетчере сертификатов Windows

Есть много атрибутов сертификата, которые вы можете увидеть при просмотре их с помощью MMC. Например, вы, вероятно, захотите выбрать определенные сертификаты по их атрибутам. Самый простой способ сделать это — указать Serial Number сертификата или значение Thumbprint. Если сертификат был подписан центром сертификации (CA), при выдаче он будет иметь серийный номер. Thumbprint вычисляется каждый раз при просмотре сертификата.

Вы можете увидеть некоторые атрибуты сертификата, открыв его в MMC, как показано ниже.

Следует отметить одну важную особенность — встроенные закрытые ключи. Сертификаты в Windows также могут иметь соответствующий закрытый ключ. Эти закрытые ключи хранятся в соответствующих физических хранилищах в виде зашифрованных файлов.

Чтобы быстро отличать сертификаты с соответствующим закрытым ключом и без него, посмотрите на значок сертификата. В Диспетчере сертификатов Windows, если значок просто выглядит как лист бумаги с лентой, соответствующий закрытый ключ отсутствует. Если у сертификата есть закрытый ключ, вы увидите ключ на значке MMC, и ключ в нижней части вкладки «Общие» при открытии сертификата

Использование PowerShell по физическому хранилищу

Как и в случае с MMC, вы можете просматривать сертификаты и управлять ими с помощью PowerShell. Давайте сначала проверим сертификаты в их физических хранилищах (реестр и файловая система).

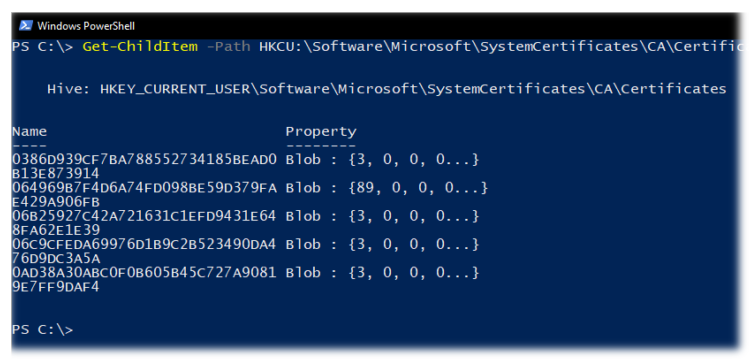

Используя PowerShell командлет Get-ChildItem, вы можете перечислить все ключи и значения внутри родительского пути в реестре. Приведенная ниже команда перечислит все сертификаты вошедшего в систему пользователя в логическом хранилище промежуточных центров сертификации.

Get-ChildItem -Path 'HKCU:\Software\Microsoft\SystemCertificates\CA\Certificates'

Каждая запись в кусте реестра, который вы видите, будет соответствовать отпечатку сертификата доверенного центра сертификации и его сертификату в соответствующем свойстве. Вы можете увидеть пример вывода ниже.

Другое распространенное хранилище — это Personal store. Ваши сертификаты для этого хранилища находятся в файловой системе, а не в реестре. В следующих командах мы покажем эти различные физические пути и их цели.

Каждый файл в каталоге, возвращенный приведенной ниже командой, соответствует сертификату, установленному в личном хранилище текущего пользователя.

Get-ChildItem -Path $env:APPDATA\Microsoft\SystemCertificates\My\Certificates\

Каждый файл, возвращаемый в приведенной ниже команде, является ссылкой на объект для закрытого ключа, созданный поставщиком хранилища ключей (KSP). Имя файла соответствует идентификатору ключа субъекта сертификата. К каждому устанавливаемому вами закрытому ключу будет добавлен соответствующий файл.

Get-ChildItem -Path $env:APPDATA\Microsoft\SystemCertificates\My\Keys\

Каждый файл в каталоге, возвращаемый следующей командой, является уникальным контейнером для зашифрованного закрытого ключа, созданного KSP. Нет прямой связи между именем файла и сертификатом, но файл является целью указателя в предыдущей команде.

Get-ChildItem -Path $env:APPDATA\Microsoft\Crypto\Keys

Использование PowerShell по логическому хранилищу

Поскольку работа с сертификатами на их физических путях встречается редко, в остальных примерах вы будете работать с логическими хранилищами.

PowerShell может получить доступ к логическим хранилищам Windows с помощью PSDrive-объекта «Cert:\«, который сопоставляет сертификаты с физическими хранилищами так же, как это делает MMC.

К сожалению, MMC и «Cert:» не маркируют логические хранилища одинаково. Ниже вы можете увидеть сравнительную таблицу общих хранилищ и их названий как в MMC, так и в «Cert:» PSDrive.

| Cert: | Certificates MMC |

|---|---|

| My | Personal |

| Remote Desktop | Remote Desktop |

| Root | Trusted Root Certification Authorities |

| CA | Intermediate Certification Authorities |

| AuthRoot | Third-Party Root Certification Authorities |

| TrustedPublisher | Trusted Publishers |

| Trust | Enterprise Trust |

| UserDS | Active Directory User Object |

Выбор сертификатов

Когда вы работаете с сертификатами, вам понадобится способ фильтрации и выбора сертификатов для выполнения определенных операций. В большинстве случаев вы будете фильтровать и выбирать сертификаты на основе значения определенного расширения.

Для следующих примеров вам нужно начать с перечисления всех установленных сертификатов в хранилище корневого ЦС.

Get-ChildItem -Path 'Cert:\CurrentUser\Root\'

Возвращенные объекты будут объектами сертификатов, которые вы можете использовать в следующих примерах.

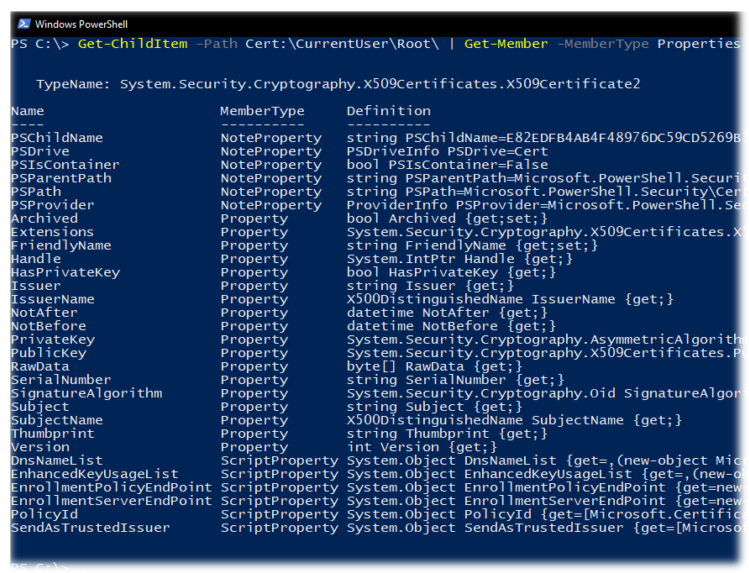

Общие расширения уже доступны как свойства объектов сертификата. В приведенном ниже примере вы используете Get-Member для вывода списка всех свойств возвращаемых объектов.

Get-ChildItem -Path 'Cert:\CurrentUser\Root\' | Get-Member -MemberType Properties

Как видим, некоторые из этих расширений, например «Issuer», помогают найти сертификат, который вы ищете. Расширения предоставляют информацию о сертификате, например, кому он выдан, для чего его можно использовать и любые ограничения на него.

В более сложных случаях использования вам может понадобиться найти сертификаты других расширений, таких как используемый шаблон сертификата. Сложность в том, что значения этих расширений возвращаются как массив целых чисел. Эти целые числа соответствуют содержимому в кодировке ASN.1.

Покажем пример взаимодействия с свойствами типа ScriptProperty. В приведенной ниже команде вы извлекаете Key Usages.

((Get-ChildItem -Path 'Cert:\CurrentUser\Root\' | Select -First 1).Extensions | Where-Object {$_.Oid.FriendlyName -eq 'Key Usage'}).format($true)

Новая часть, которую мы вводим в приведенной выше команде, — это метод форматирования, который выполняет декодирование ASN.1. Вы передаете ему логическое значение (например, $true), чтобы определить, хотим ли мы, чтобы возвращаемый объект был однострочным или многострочным.

Попробуем использовать значение Thumbprint из сертификата в приведенной ниже команде. Значение Thumbprint устанавливается как переменная PowerShell и используется для выбора конкретного сертификата в приведенных ниже командах.

$thumb = "cdd4eeae6000ac7f40c3802c171e30148030c072"

Get-ChildItem -Path 'Cert:\CurrentUser\Root\' | Where-Object {$_.Thumbprint -eq $thumb}

Создание самозаверяющих (self-signed) сертификатов с помощью PowerShell

PowerShell может создавать самозаверяющие (self-signed) сертификаты с помощью командлета New-SelfSignedCertificate. Самозаверяющие сертификаты полезны для тестирования, поскольку они позволяют генерировать пару открытого и закрытого ключей без использования центра сертификации.

Теперь давайте создадим самозаверяющий сертификат в хранилищах текущего пользователя и локального компьютера, чтобы использовать его в примерах для следующих шагов.

В приведенном ниже примере PowerShell создает пару открытого и закрытого ключей, самозаверяющий сертификат и устанавливает их все в соответствующие хранилища сертификатов.

New-SelfSignedCertificate -Subject 'User-Test' -CertStoreLocation 'Cert:\CurrentUser\My'

New-SelfSignedCertificate -Subject 'Computer-Test' -CertStoreLocation 'Cert:\LocalMachine\My'

Использование самозаверяющих сертификатов для продуктивных сервисов не рекомендуется, поскольку не существует всех механизмов, основанных на доверии.

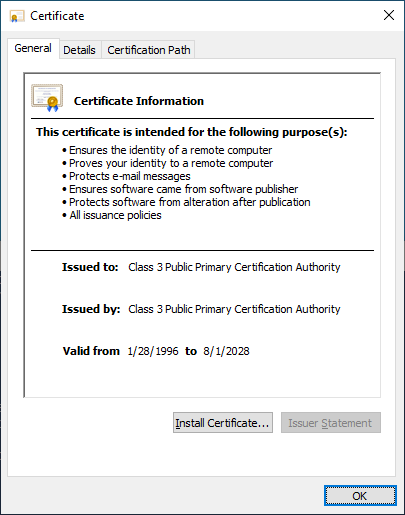

Импорт и экспорт сертификатов в MMC

Криптография с открытым ключом основана на широкой доступности открытого ключа. Учитывая это, вам нужны стандартные способы эффективного обмена сертификатами. Не менее важна безопасность ваших личных ключей. Хранение закрытых ключей на недоступных носителях или с материалами для аварийного восстановления — обычная практика для определенных закрытых ключей.

Оба они требуют способов хранения этих криптографических объектов в стандартных форматах. Экспорт предоставляет функции для сохранения этих объектов и обеспечения использования широко распространенных стандартных форматов файлов. Импорт позволяет вам переносить криптографические объекты в операционные системы Windows.

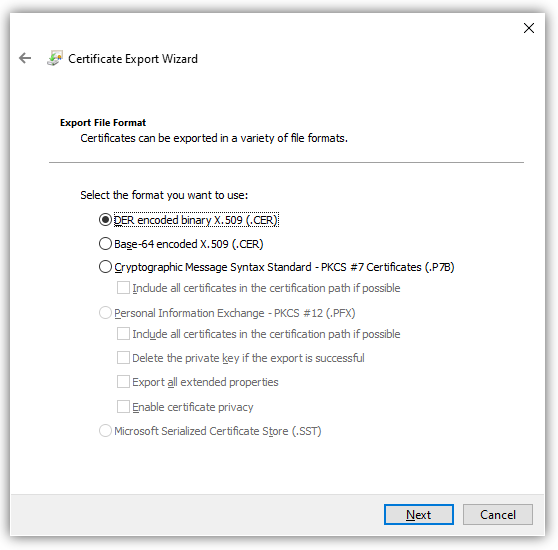

Экспорт сертификатов из MMC относительно прост. Чтобы экспортировать сертификат без закрытого ключа, щелкните сертификат в MMC, выберите меню «Все задачи», а затем «Экспорт».

Во время экспорта вам будет предложено указать формат файла, как показано ниже. Наиболее распространены варианты кодирования — DER или Base-64

Экспорт закрытых ключей

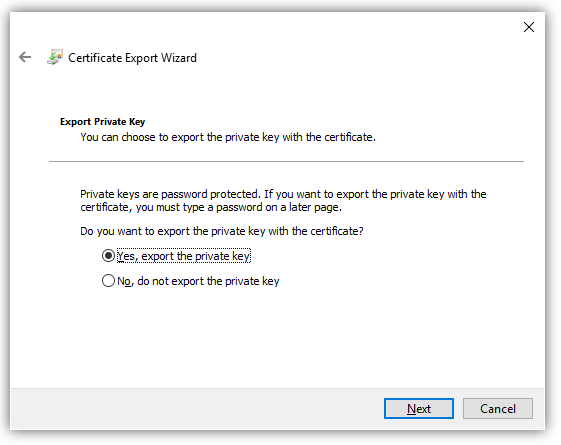

Чтобы экспортировать сертификат с соответствующим закрытым ключом, вы должны соответствовать двум критериям:

- Вошедшая в систему учетная запись должна иметь разрешение на закрытый ключ (только для сертификатов компьютеров);

- Закрытый ключ должен быть помечен как экспортируемый.

Чтобы проверить разрешения для закрытых ключей локального компьютера, вы можете выбрать сертификат с закрытым ключом, выбрать «Все задачи» и «Управление закрытыми ключами» в MMC «Сертификаты». В открывшемся диалоговом окне отображаются записи управления доступом для закрытых ключей.

Когда выше обозначенные условия выполнены, вы можете выбрать сертификат, щелкнуть «Все задачи», а затем «Экспорт», как если бы вы использовали сертификат только с открытым ключом. При экспорте теперь у вас должна присутствовать возможность выбора экспорта закрытого ключа («Yes, export the private key»), как показано ниже.

Когда вы экспортируете закрытый ключ в Windows, вы можете сохранить файл только как PFX. Этот и другие типы файлов и форматы кодирования подробно описаны в этом посте.

Для остальных параметров, отображаемых в мастере экспорта, вы можете использовать значения по умолчанию. В таблице ниже приводится краткое изложение каждого из них.

| Настройка | Описание |

|---|---|

| Including all certificates in the certification path if possible | Помогает с переносимостью эмитентов сертификатов и включает все соответствующие открытые ключи в PFX. |

| Delete the private key if the export is successful | Удаляет закрытый ключ из файла и имеет несколько распространенных вариантов использования, но одним из примеров является проверка доступа к закрытым ключам. |

| Export all extended properties | Будет включать любые расширения в текущем сертификате, они относятся к сертификатам [конкретные настройки] для интерфейсов Windows. |

| Enable certificate privacy | Обычно в экспортируемом PFX-файле шифруется только закрытый ключ, этот параметр шифрует все содержимое PFX-файла. |

| Group or user names | Вы можете использовать участника безопасности группы или пользователя из Active Directory для шифрования содержимого файла PFX, но пароль является наиболее переносимым вариантом для устаревших систем или компьютеров, не присоединенных к тому же домену. |

Импорт сертификатов

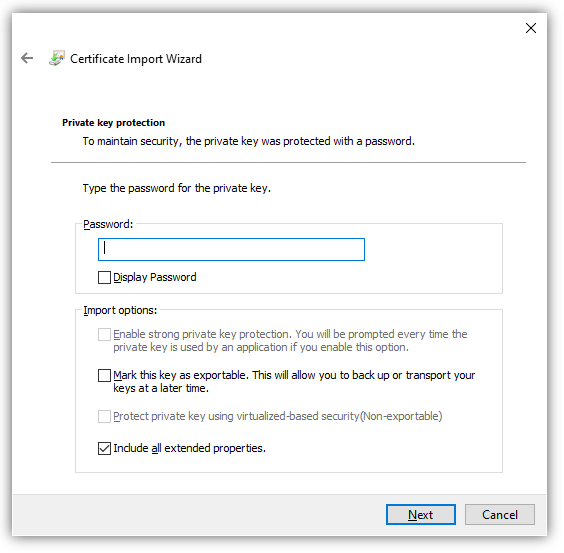

Функция импорта одинакова для всех поддерживаемых типов файлов сертификатов. Единственная разница в том, что если файл содержит закрытый ключ, вы можете «Отметить этот ключ как экспортируемый», о чем вы узнаете подробнее ниже. Windows будет использовать мастер импорта сертификатов.

При использовании мастера импорта сертификатов для PFX вам потребуется указать пароль, используемый для шифрования закрытого ключа. Вот еще один обзор вариантов импорта.

| Настройка | Описание |

|---|---|

| Enable strong private key protection | Требуется пароль для каждого доступа к закрытому ключу. Будьте осторожны с новыми функциями, поскольку они не будут поддерживаться во всех программах. |

| Mark this key as exportable | Вы должны стараться избегать использования этого параметра в любой конечной системе, закрытые ключи следует рассматривать так же, как и хранение паролей. |

| Protect private key using [virtualization-based security] | Этот параметр обеспечивает дополнительные функции безопасности для защиты закрытых ключей от сложных атак вредоносного ПО. |

| Include all extended properties | Относится к тем же настройкам Windows, что и при экспорте. |

Сертификаты для подписи кода PowerShell — хороший вариант использования надежной защиты закрытого ключа.

С автоматическим размещением сертификатов следует проявлять осторожность. Скорее всего, вы получите наилучшие результаты, выбрав хранилище сертификатов вручную.

Импорт и экспорт сертификатов в PowerShell

Теперь с помощью PowerShell экспортируйте один из самозаверяющих сертификатов, которые вы создали ранее. В этом примере вы выбираете сертификат в личном логическом хранилище CurrentUser, который был самозаверяющим.

$certificate = Get-Item (Get-ChildItem -Path 'Cert:\CurrentUser\My\' | Where-Object {$_.Subject -eq $_.Issuer}).PSPath

Теперь, когда вы выбрали сертификат, вы можете использовать команду Export-Certificate, чтобы сохранить файл в кодировке DER, используя команду ниже.

Export-Certificate -FilePath $env:USERPROFILE\Desktop\certificate.cer -Cert $certificate

Теперь давайте посмотрим на экспорт закрытого ключа. Ниже вы проверяете, что у выбранного сертификата есть закрытый ключ. Если он не возвращает True, то команда Get-Item, скорее всего, выбрала неправильный сертификат.

$certificate.HasPrivateKey

Ниже вы установите пароль, который будет использоваться для шифрования закрытого ключа. Затем экспортируйте выбранный сертификат в файл PFX и используйте пароль, который вы ввели ранее, чтобы зашифровать файл.

$pfxPassword = "ComplexPassword!" | ConvertTo-SecureString -AsPlainText -Force

Export-PfxCertificate -FilePath $env:USERPROFILE\Desktop\certificate.pfx -Password $pfxPassword -Cert $certificate

В случае, если необходимо выполнить импорт, как и при экспорте, есть две команды. Одна команда для импорта сертификатов и одна для импорта файлов PFX.

Ниже команда Import-Certificate импортирует файл в формате DER, который вы экспортировали ранее, в личное хранилище текущего пользователя.

Import-Certificate -FilePath $env:USERPROFILE\Desktop\certificate.cer -CertStoreLocation 'Cert:\CurrentUser\My'

Допустим, вы тоже хотите установить закрытый ключ этого сертификата.

$pfxPassword = "ComplexPassword!" | ConvertTo-SecureString -AsPlainText -Force

Import-PfxCertificate -Exportable -Password $pfxPassword -CertStoreLocation 'Cert:\CurrentUser\My' -FilePath $env:USERPROFILE\Desktop\certificate.pfx

Имейте в виду, что пароль должен быть защищенной строкой. Кроме того, если вы импортируете в хранилище локального компьютера (например, «Cert:\LocalMachine«), вам нужно будет запустить команду из командной строки администратора с повышенными привилегиями.

В приведенном выше примере вы также используете параметр -Exportable с командой, отмечая закрытый ключ как экспортируемый в будущем. По умолчанию (без указания этого параметра) экспорт не используется. Экспортируемые закрытые ключи – отельный аспект информационной безопасности, заслуживающий отдельного внимания.

Удаление сертификатов с помощью PowerShell

При удалении сертификатов помните, что понятие «Корзина Windows» в этом случае отсутствует. Как только вы удалите сертификат, он исчезнет! Это означает, что очень важно подтвердить, что вы удаляете правильный сертификат, путем проверки уникального идентификатора, такого как серийный номер или значение расширения Thumbprint.

Как и выше, в приведенной ниже команде мы выбираем самозаверяющий сертификат из личного хранилища текущего пользователя.

$certificate = Get-Item (Get-ChildItem -Path 'Cert:\CurrentUser\My\' | Where-Object {$_.Subject -eq $_.Issuer}).PSPath

Ниже вы можете увидеть свойства отпечатка, серийного номера и темы для выбранного сертификата, чтобы убедиться, что это именно тот сертификат, который вы собираетесь выбрать.

$certificate.Thumbprint

$certificate.SerialNumber

$certificate.Subject

Убедитесь, что вы выбрали правильный сертификат, который собираетесь удалить.

Приведенная ниже команда удаляет все выбранные объекты сертификата, используйте с осторожностью! Передав объект $certificate через конвейер в командлет Remove-Item в приведенной ниже команде, вы удалите все содержимое сертификата без каких-либо запросов на проверку.

$certificate | Remove-Item

Резюме

На протяжении всей этой статьи вы работали с сертификатами в Windows, изучая, как получить к ним доступ, и некоторые инструменты, которые можно использовать при работе с ними. По этой теме можно изучить гораздо больше, в том числе о том, как связать установленные сертификаты с конкретными службами или даже о том, как реализовать инфраструктуру закрытого открытого ключа (PKI) путем развертывания собственных центров сертификации (CA).