В данной инструкции у нас уже установлена операционная система Windows Server 2019 на виртуальной машине.

Минимальные требования:

- 64-разрядный процессор с тактовой частотой 1,4 ГГц;

- ОЗУ 512 МБ (2 ГБ для варианта установки “Сервер с рабочим столом”);

- диск 32 ГБ;

- доступ к интернету.

Бесплатный сервер 1С для подписчиков нашего telegram-канала !

Для того чтобы подключить сертификат с помощью Let’s Encrypt требуется прямые пробросы портов TCP 443, 80 до машины, а также доменное имя, на которое будет вешаться сертификат.

Активация Windows Server 2019 проходит тоже на этом этапе.

Установка ролей на Windows Server 2019

После подготовки Windows Server 2019, мы приступаем к установке ролей для настройки терминального сервера и шлюза удаленных рабочих столов.

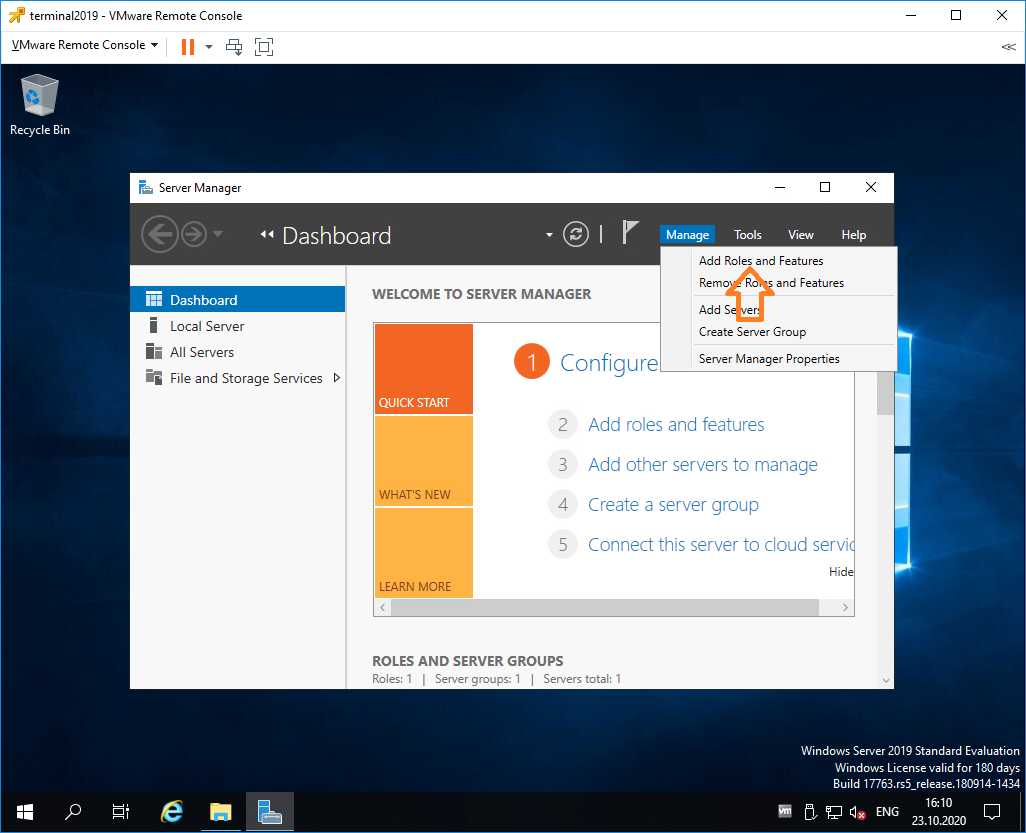

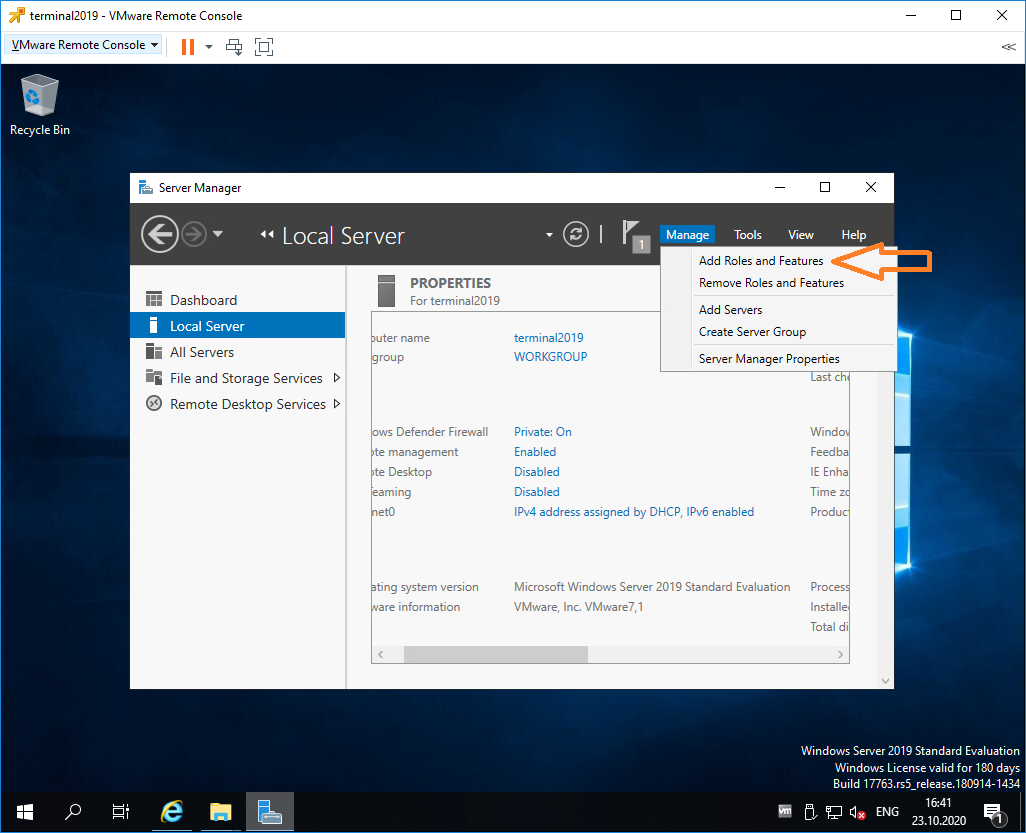

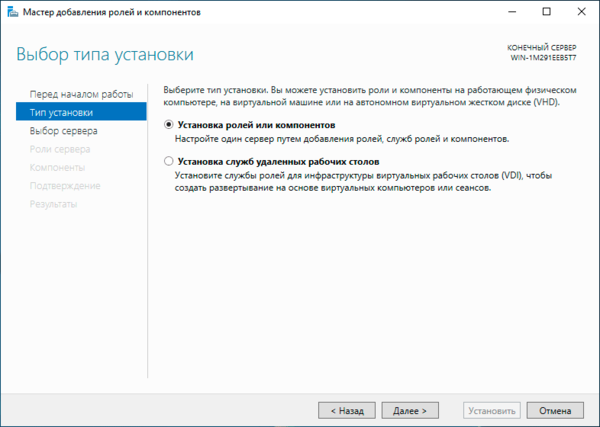

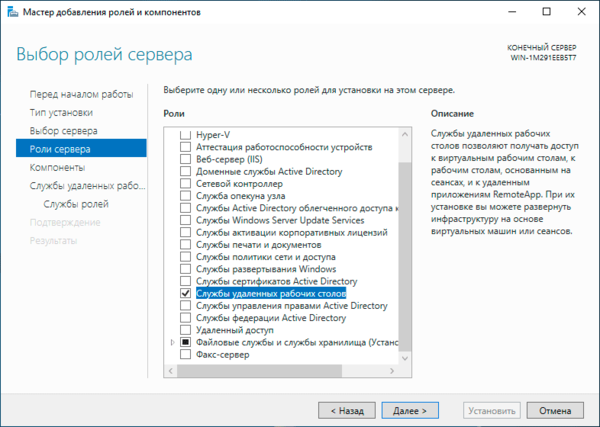

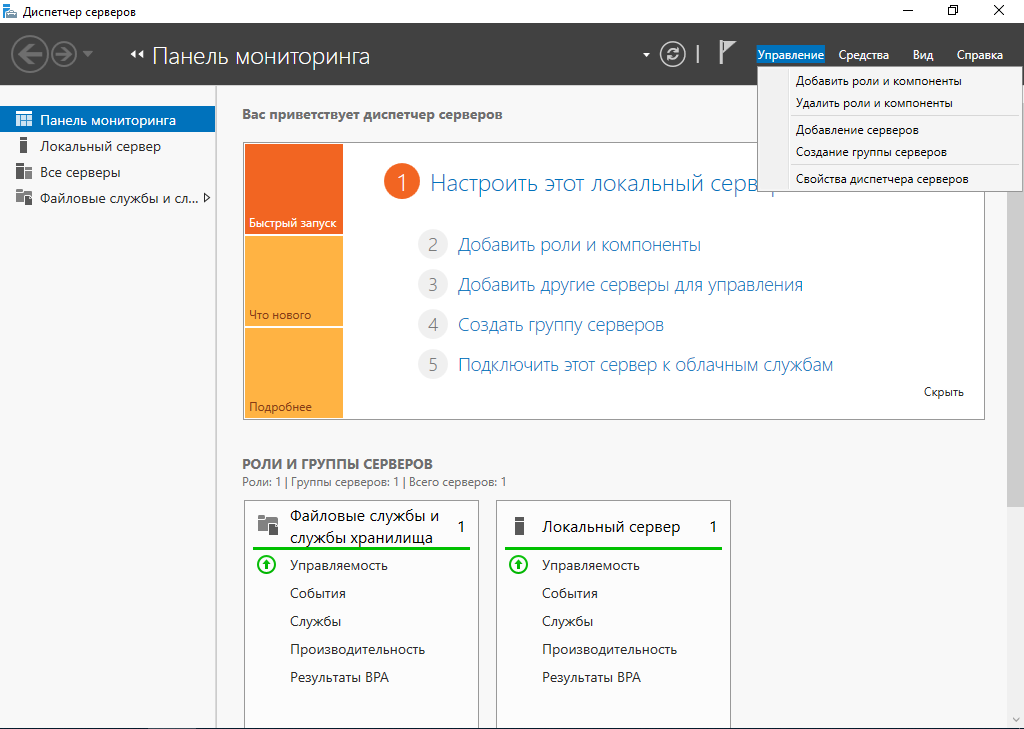

Заходим в Диспетчер серверов – Управление – Добавить роли и компоненты.

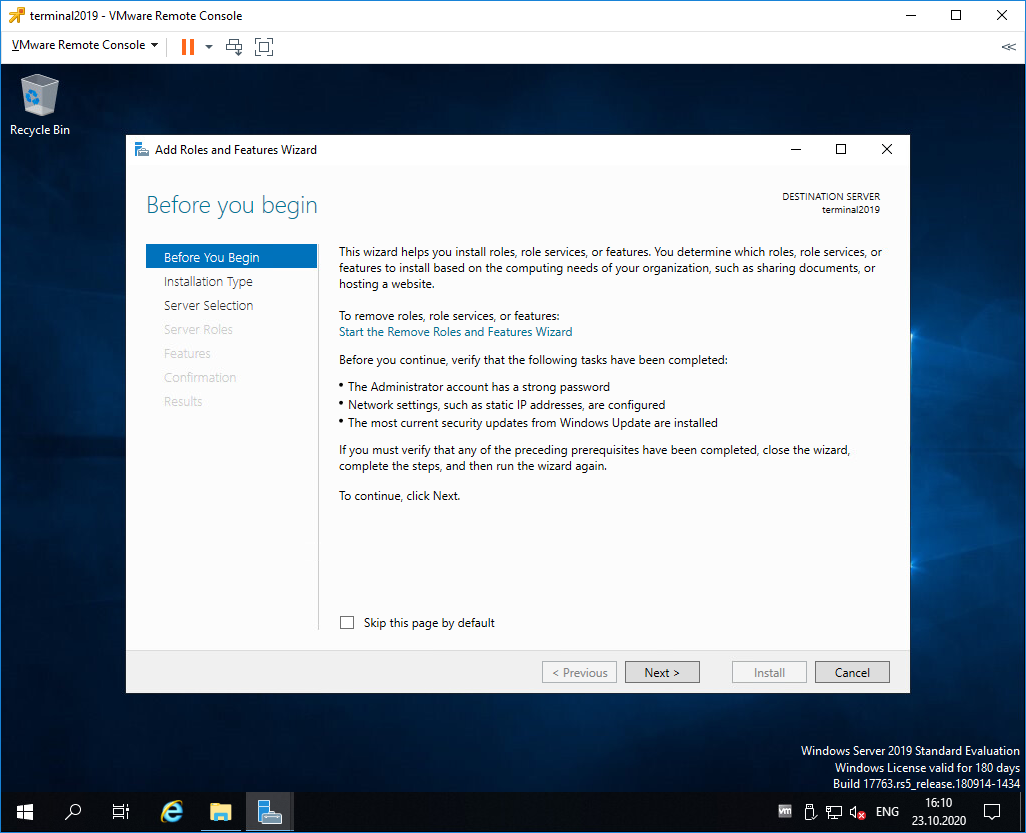

Открывается “Мастер добавления ролей и компонентов”:

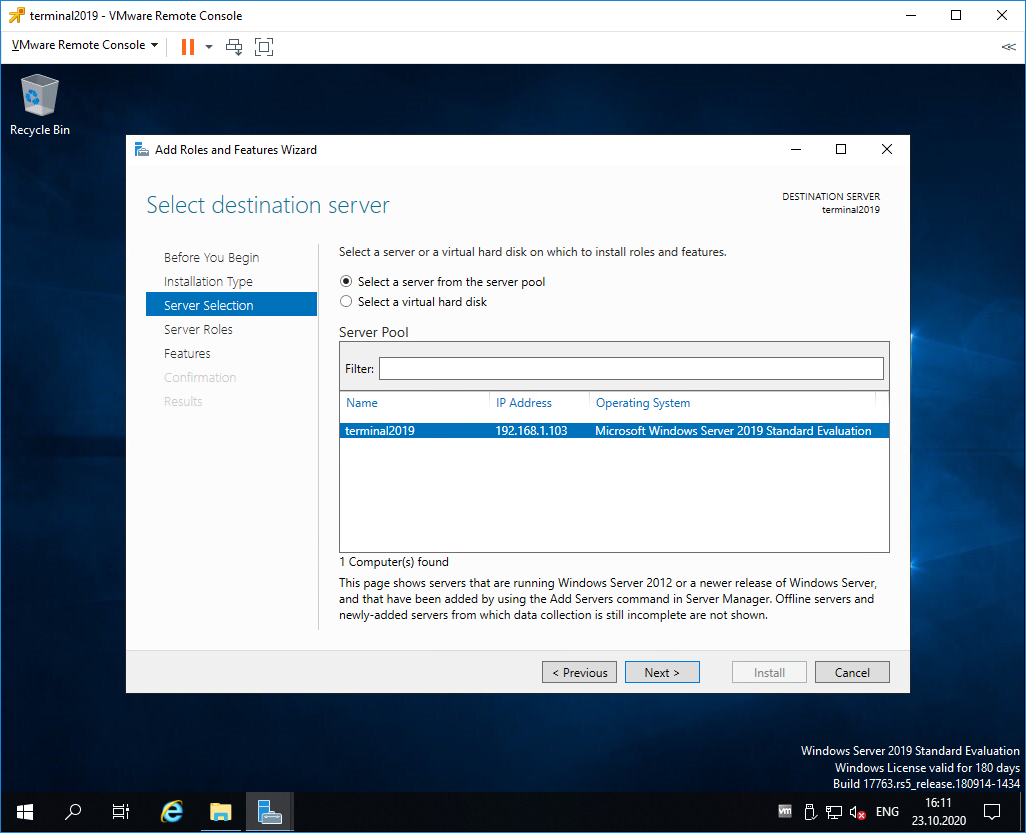

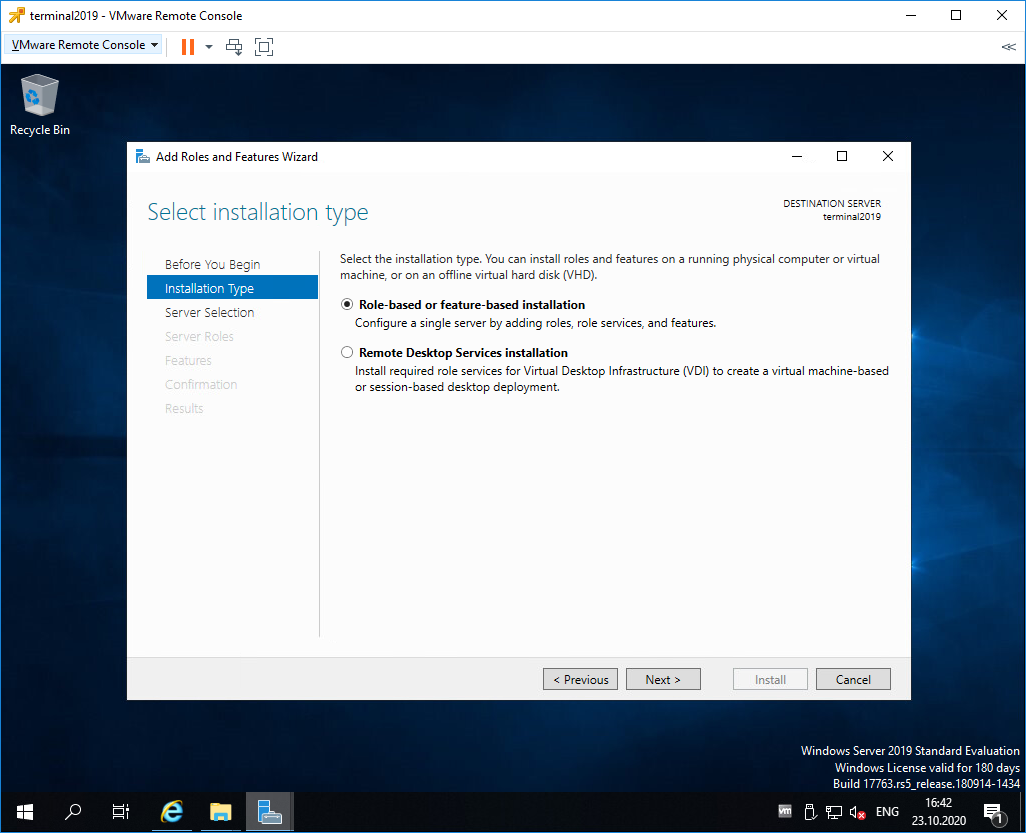

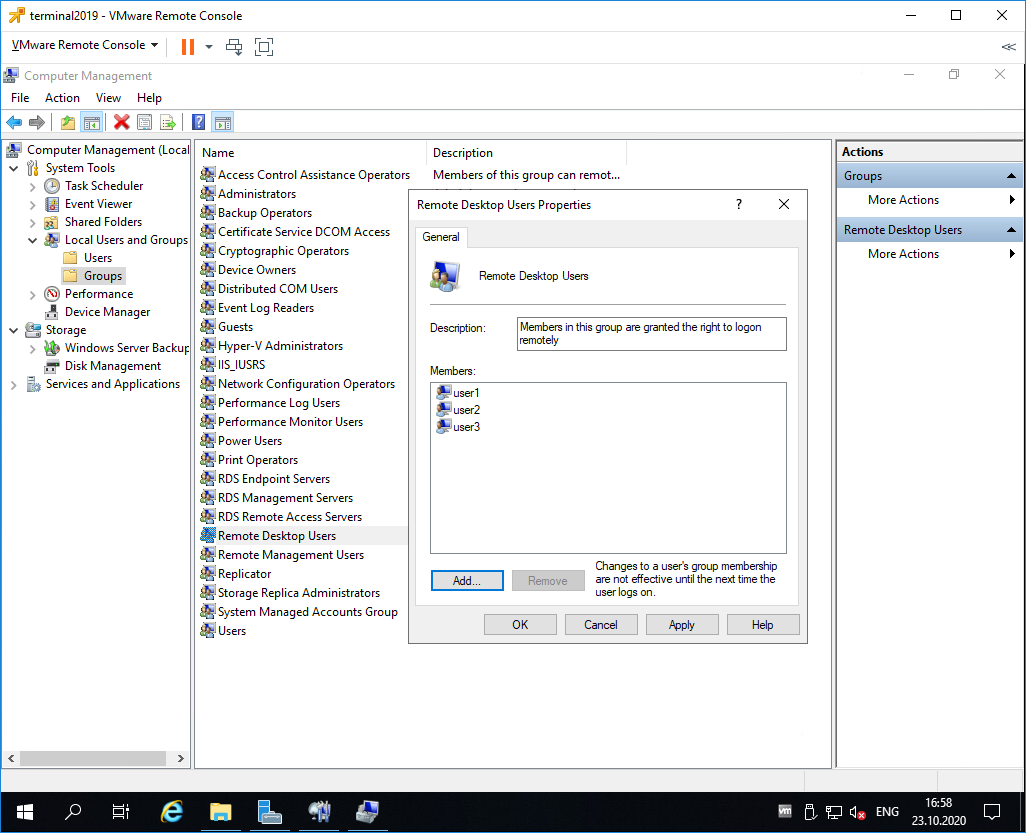

Рисунок 1 – Мастер добавления ролей и компонентов

Добавление ролей на сервере:

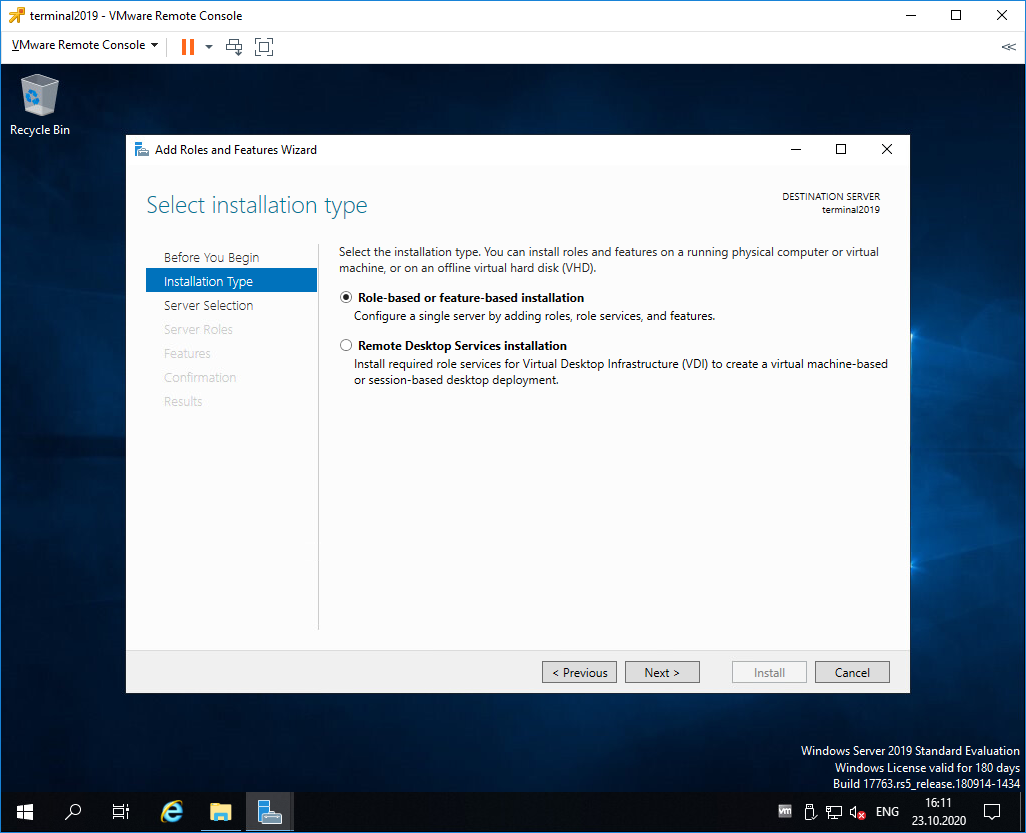

- Тип установки – Установка ролей или компонентов.

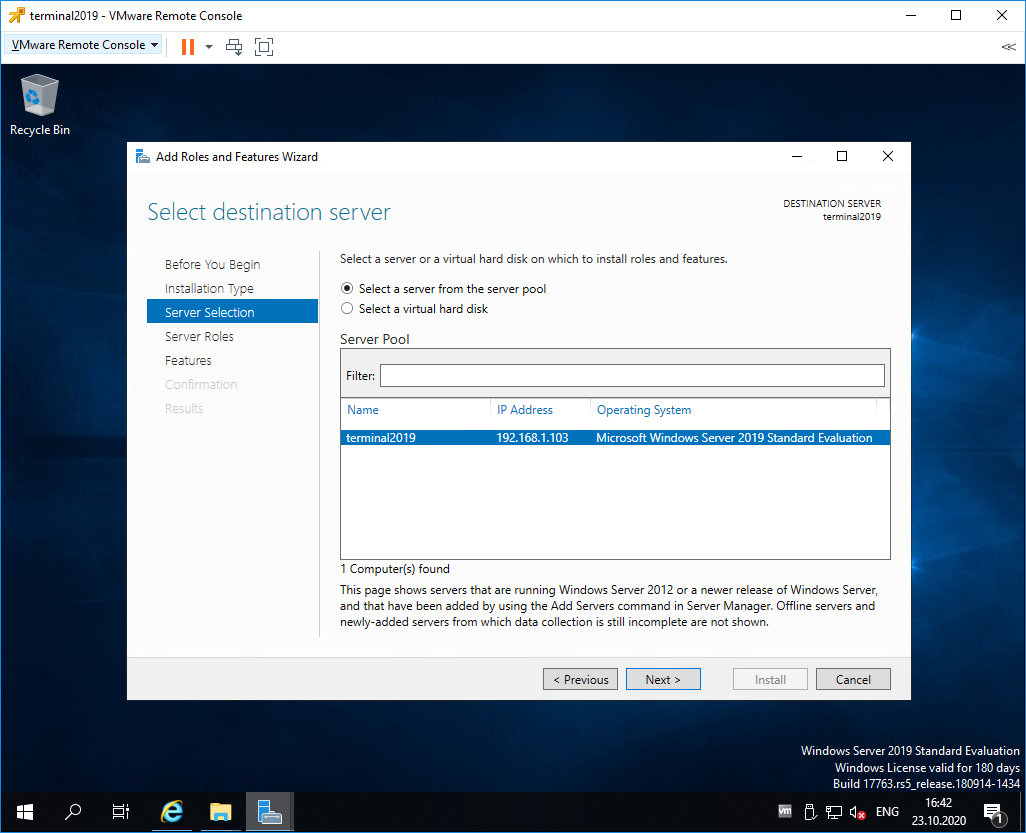

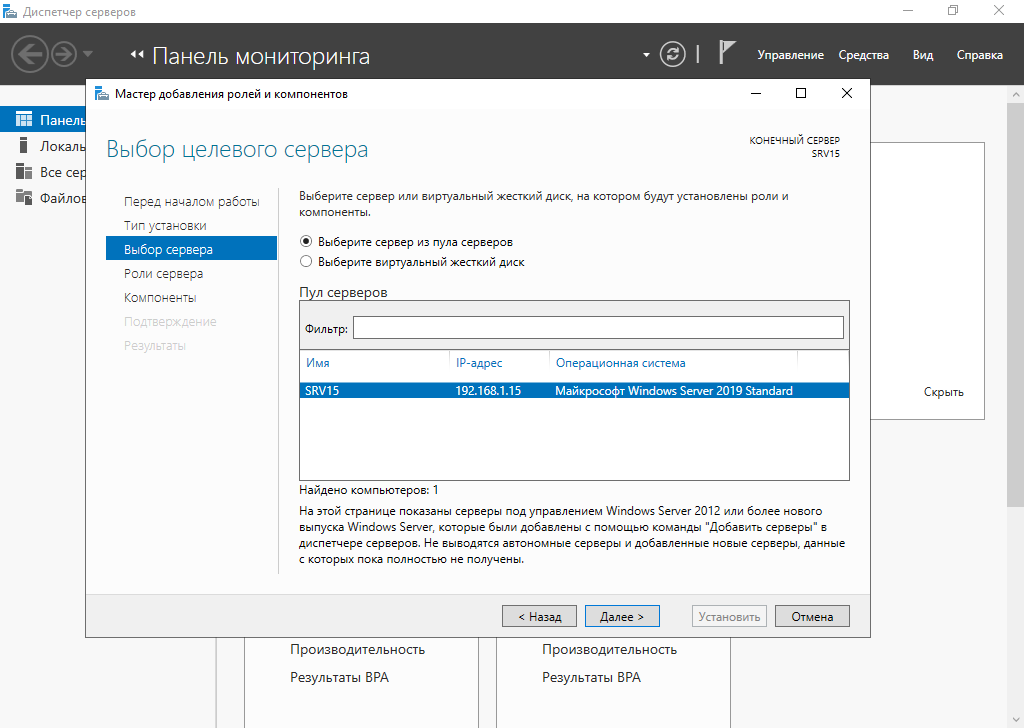

- Выбор сервера – Выбираем наш текущий сервер.

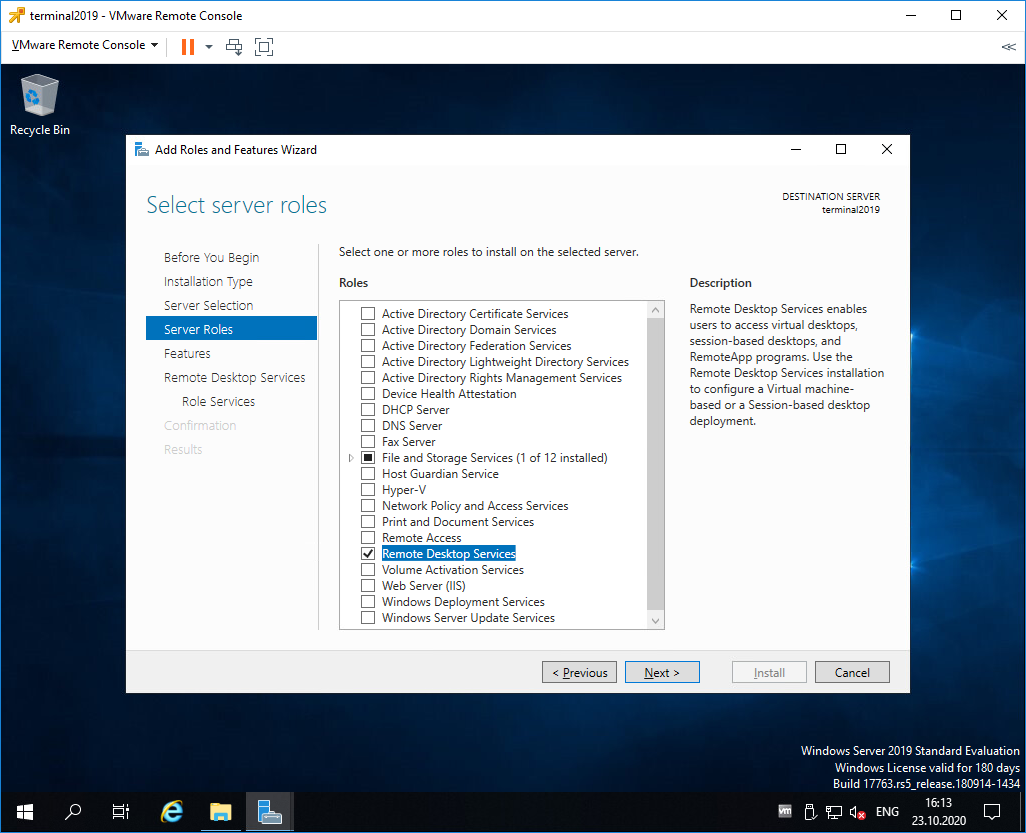

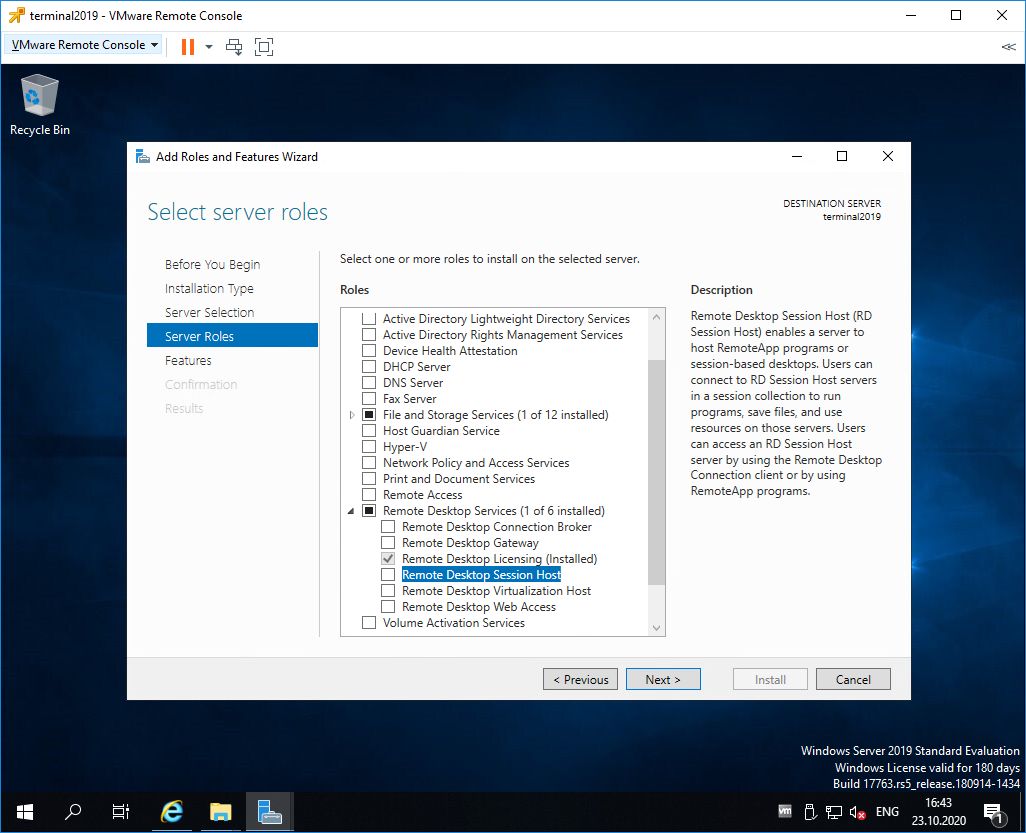

- Роли сервера – Службы удаленных рабочих столов.

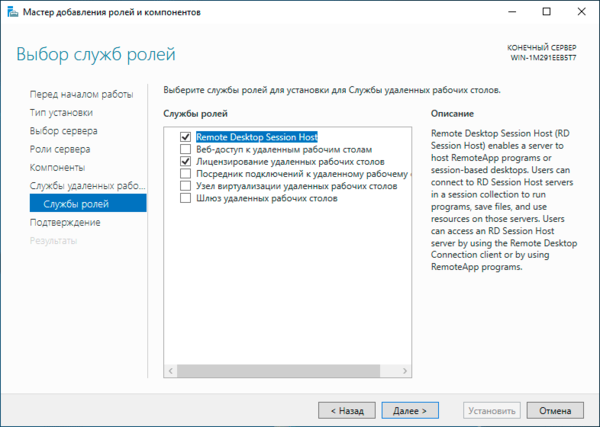

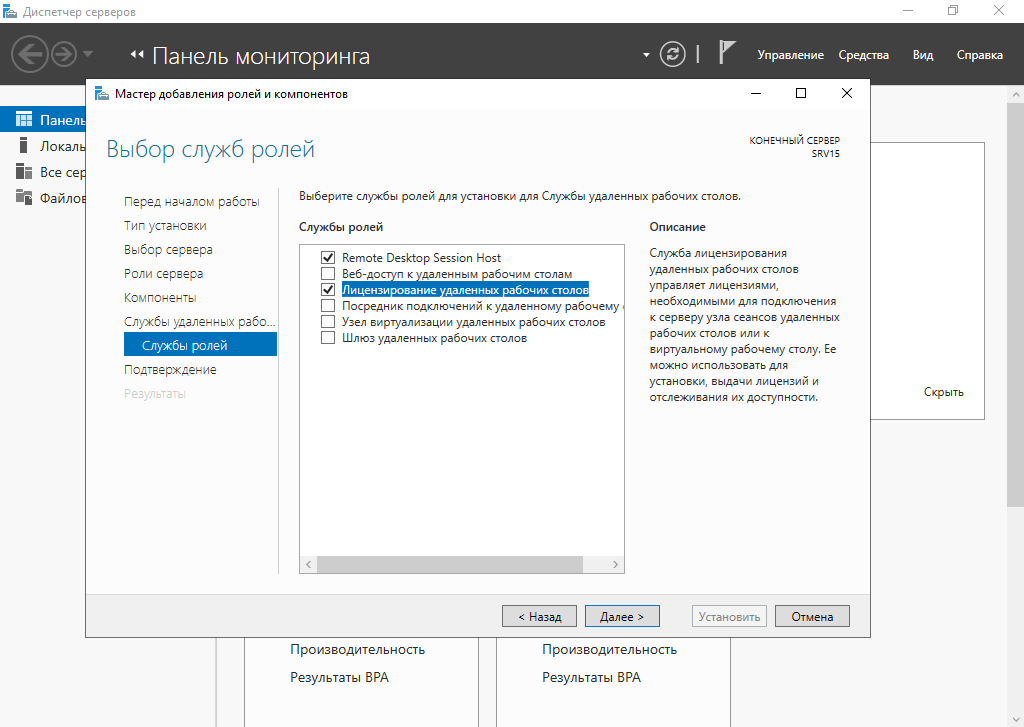

- Службы ролей – Лицензирование удаленных рабочих столов, шлюз удаленных.

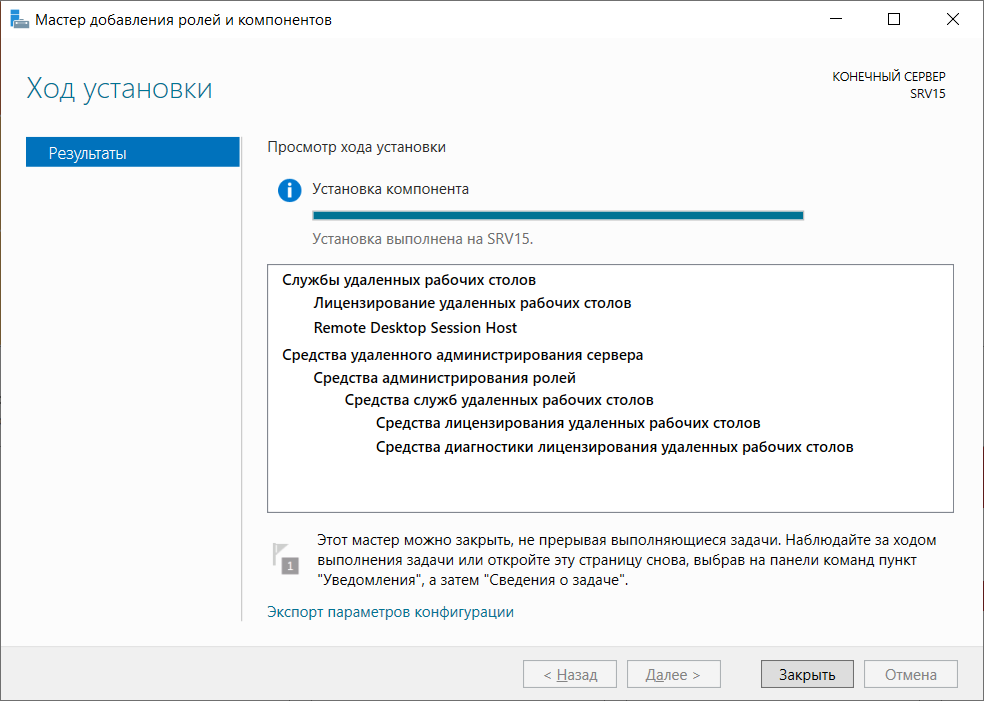

Подтверждаем установку компонентов и проводим установку. После установки всех нужных нам ролей – перезагружаем сервер.

У нас вы можете взять готовый терминальный сервер 1С в аренду.

Настройка сервера лицензирования

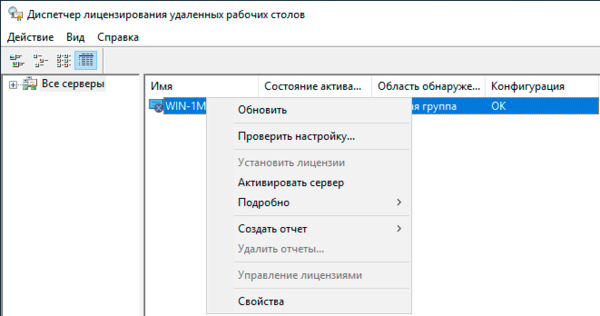

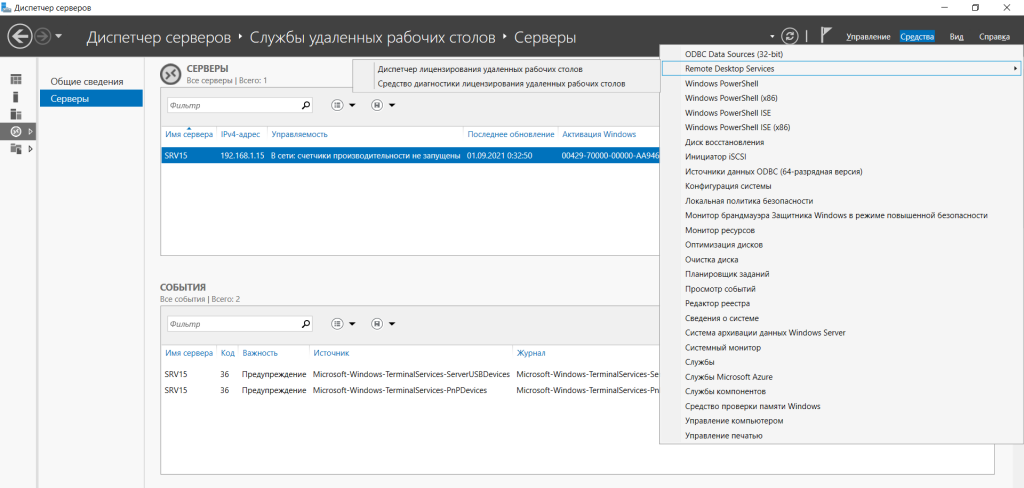

Заходим в Диспетчер серверов – Средства – Remote Desktop Services – Диспетчер лицензирования удаленных рабочих столов.

В диспетчере нажимаем ПКМ на наш сервер и выбираем “Активировать сервер”.

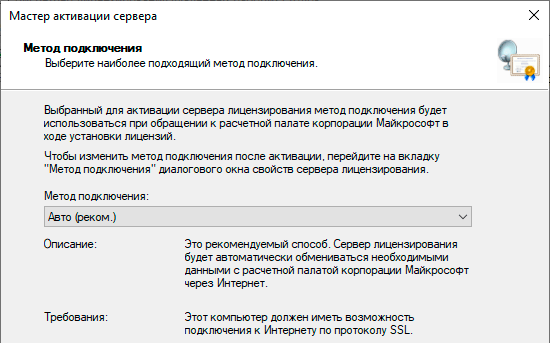

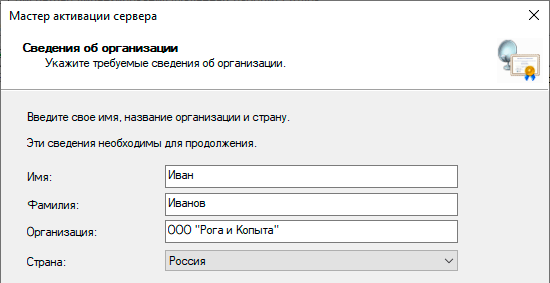

Попадаем в “Мастер активации сервера”, вводим свои данные и нажимаем “Далее”.

Рисунок 2 – Мастер активации сервера

В следующем пункте вводим “Сведения об организации” и нажимаем “Далее”.

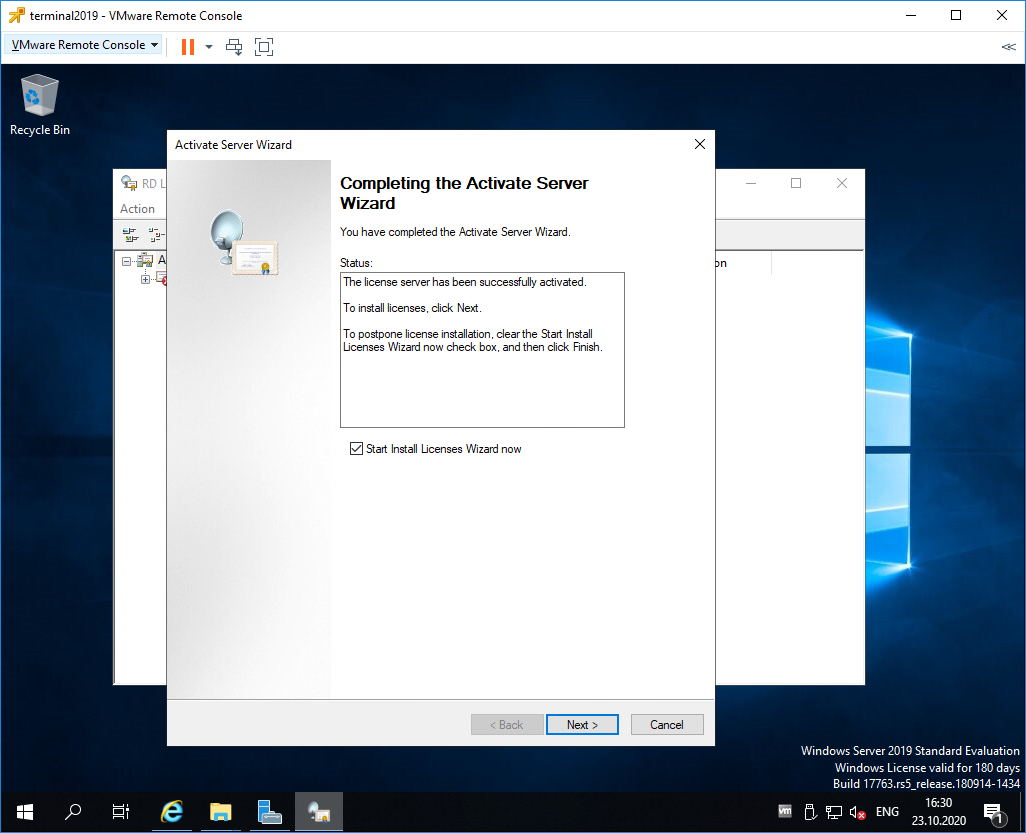

Завершение работы мастера активации сервера выполняется с поставленной галочкой “Запустить мастер установки лицензий” чтобы попасть в оснастку установки лицензий.

Рисунок 3 – Завершение работы мастера активации сервера

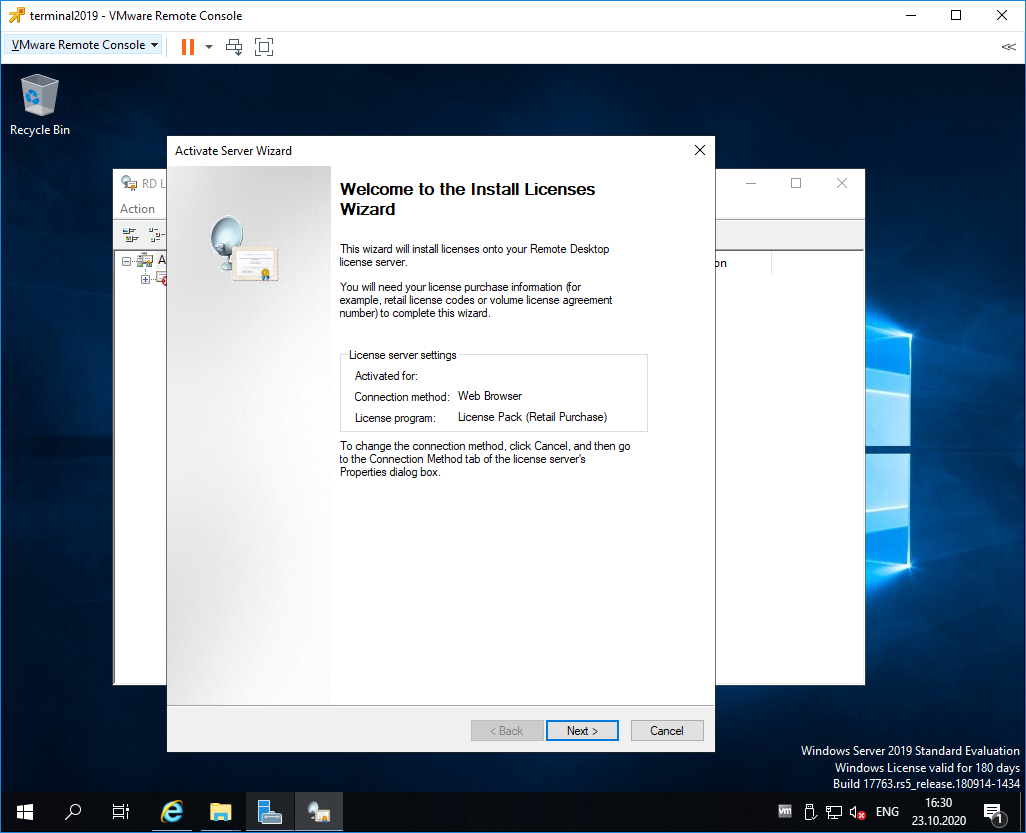

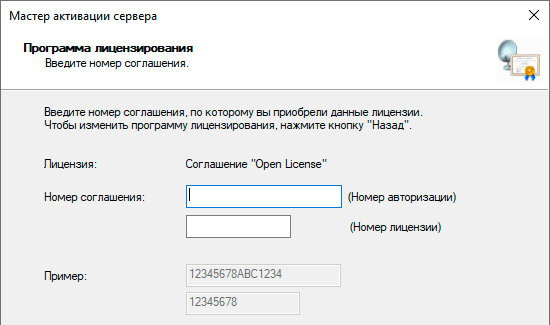

В мастере установки лицензий мы видим параметры сервера лицензирования и нажимаем “Далее”.

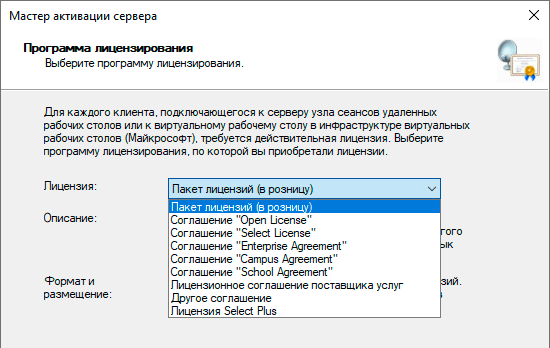

В следующем окне мы выбираем лицензию в зависимости от приобретенной вами лицензии.

Имеется несколько типов лицензии:

- Пакет лицензий (в розницу).

- Соглашение “Open License”.

- Соглашение “Select License”.

- Соглашение “Enterprise Agreement”.

- Соглашение “Campus Agreement”.

- Соглашение “School Agreement”.

- Лицензионное соглашение постановщика услуг.

- Другое соглашение.

- Лицензия Select Plus.

В нашем случае мы выбираем “Соглашение “Enterprise Agreement”” и нажимаем “Далее”.

- Версию продукта ставим “Windows Server 2019”.

- Тип лицензии “Клиентская лицензия служб удаленных рабочих столов “на устройство”.

- Количество в зависимости от приобретенной вами. В нашем случае мы активируем на 10 устройств.

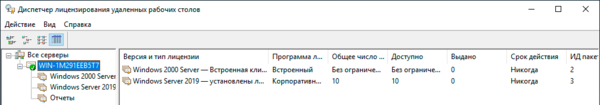

Завершаем работу мастера установки лицензий.

Для завершение установки лицензий осталось выполнить пункт по добавление групповых политик, для этого нажимаем ПКМ по меню “Пуск” и выбираем “Выполнить”.

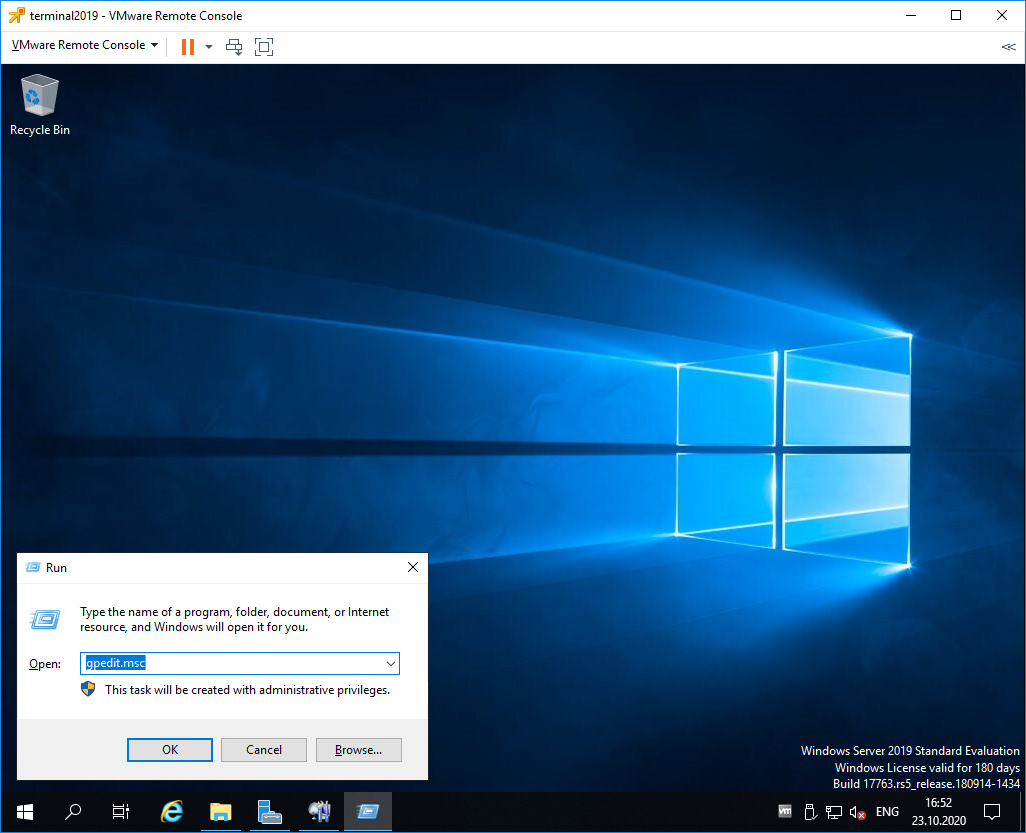

В окне “Выполнить” вводим gpedit.msc и нажимаем “ОК”.

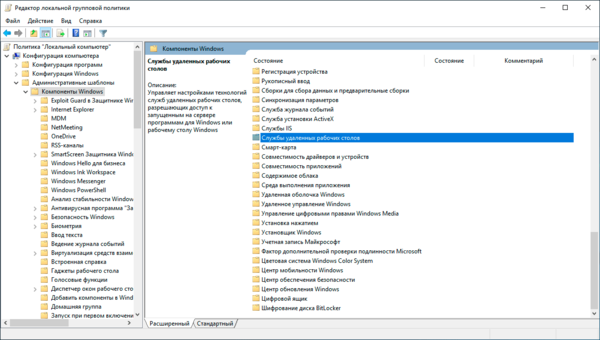

Попадаем в “Редактор локальной групповой политики”

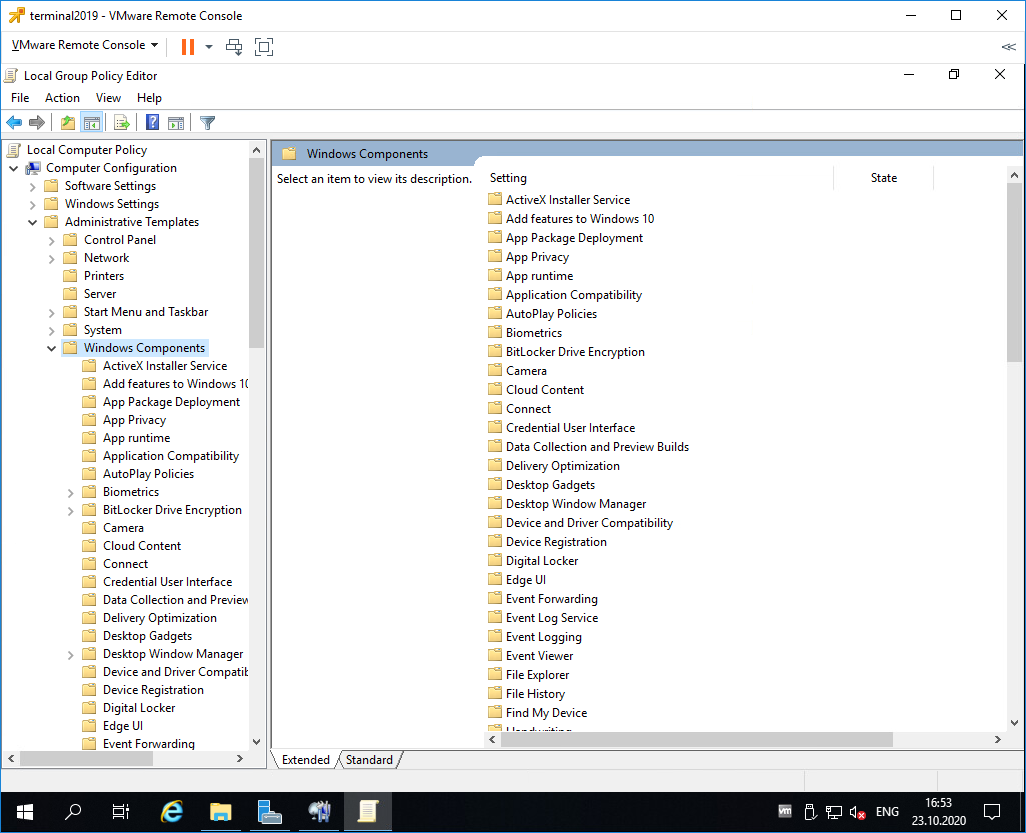

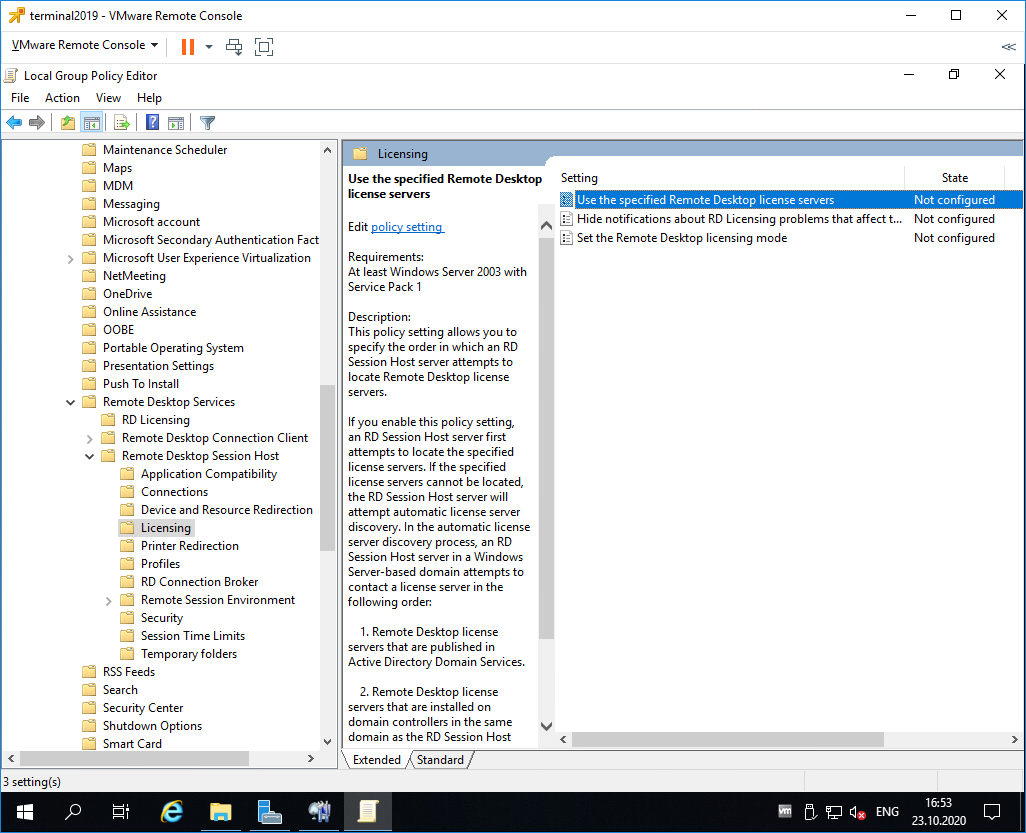

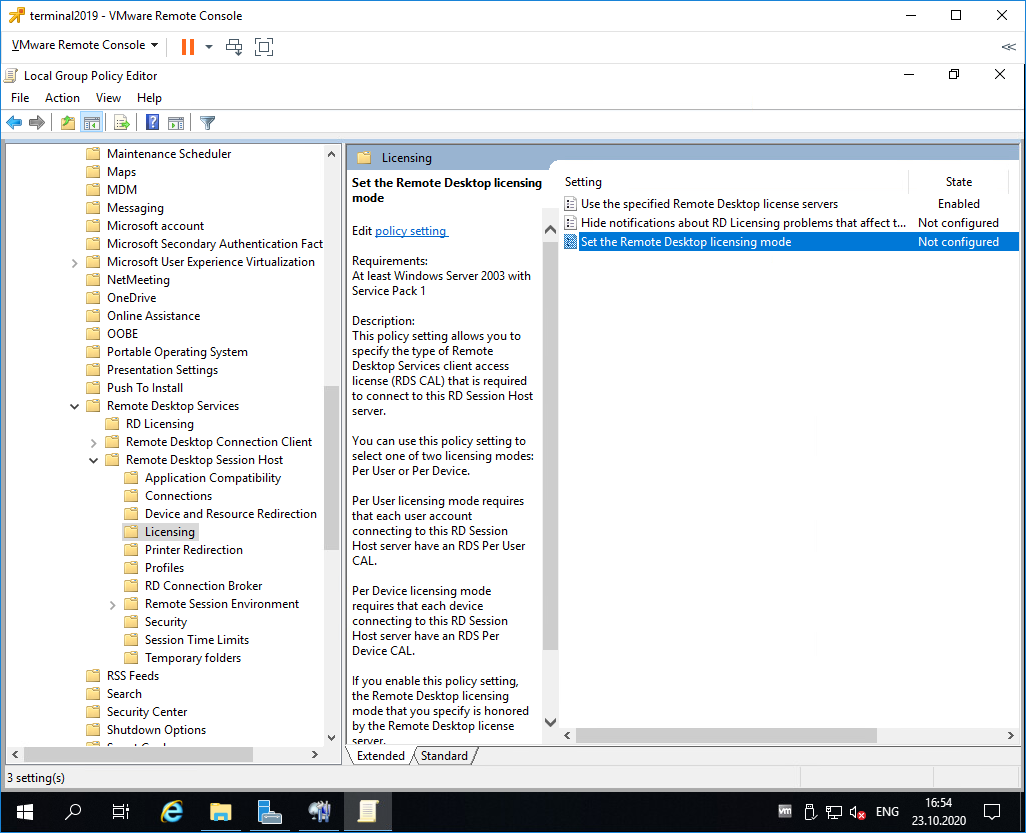

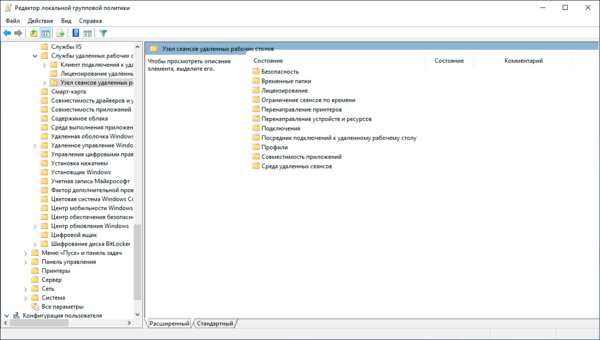

В данной настройке требуется править две записи. Для того чтобы указать сервер лицензирования мы переходим в пункт:

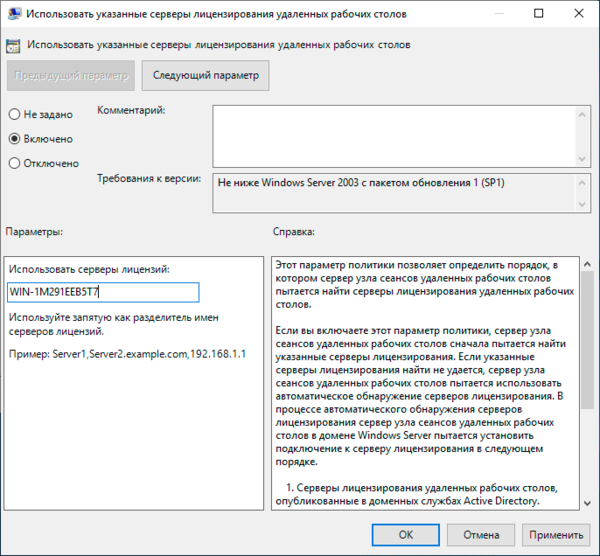

Конфигурация компьютера – Административные шаблоны – Компоненты Windows – Служба удаленных рабочих столов – Узел сеансов удаленных рабочих столов – Лицензирование – Использовать указанные серверы лицензирования удаленных рабочих столов.

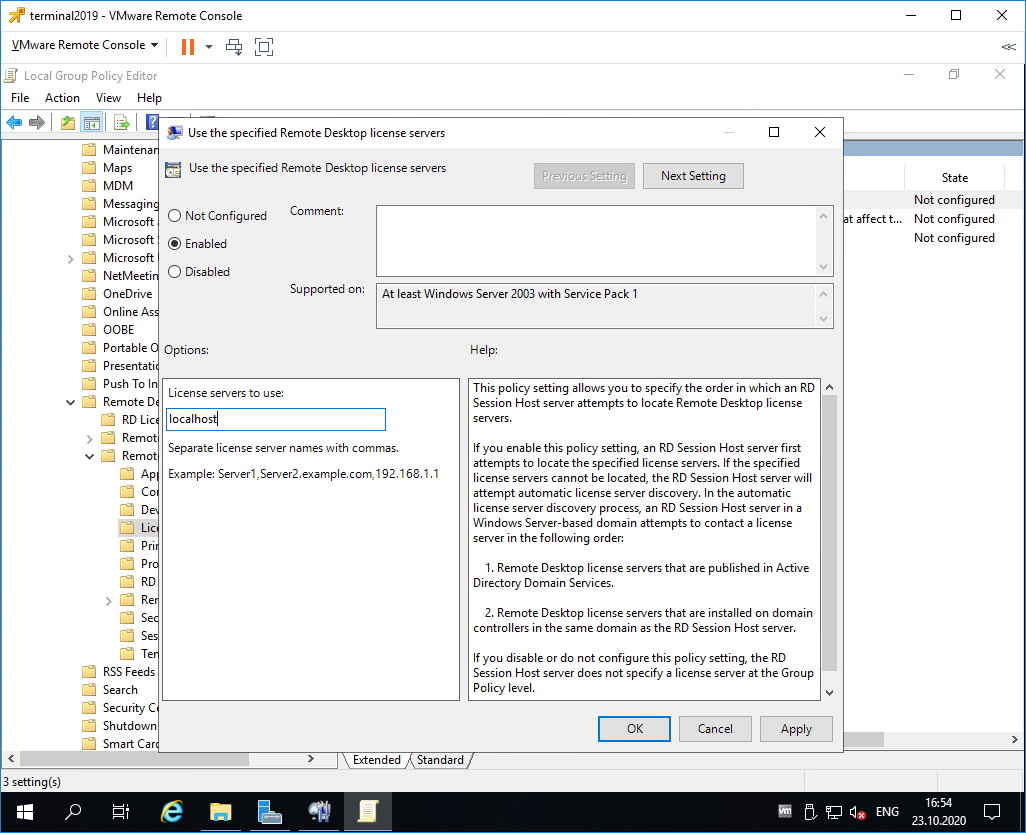

Включаем данную политику и вводим требуемый сервер лицензирования. В нашем случае мы будем ссылаться на свой локальный сервер “localhost” и применяем настройку.

Рисунок 4 – Использование серверов лицензирования

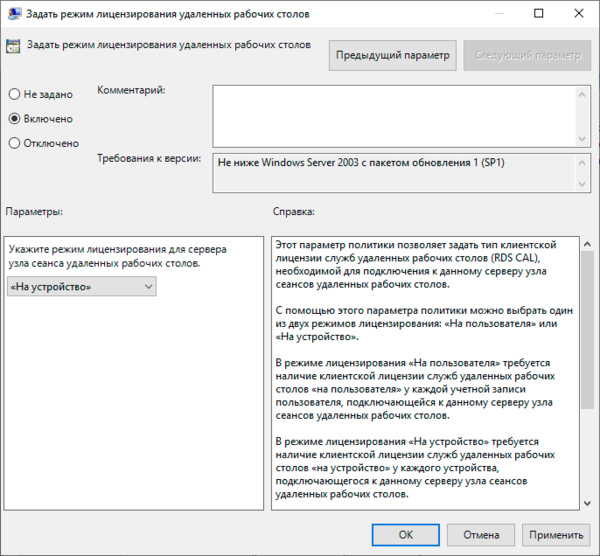

Для второго пункта мы переходи по следующему пути:

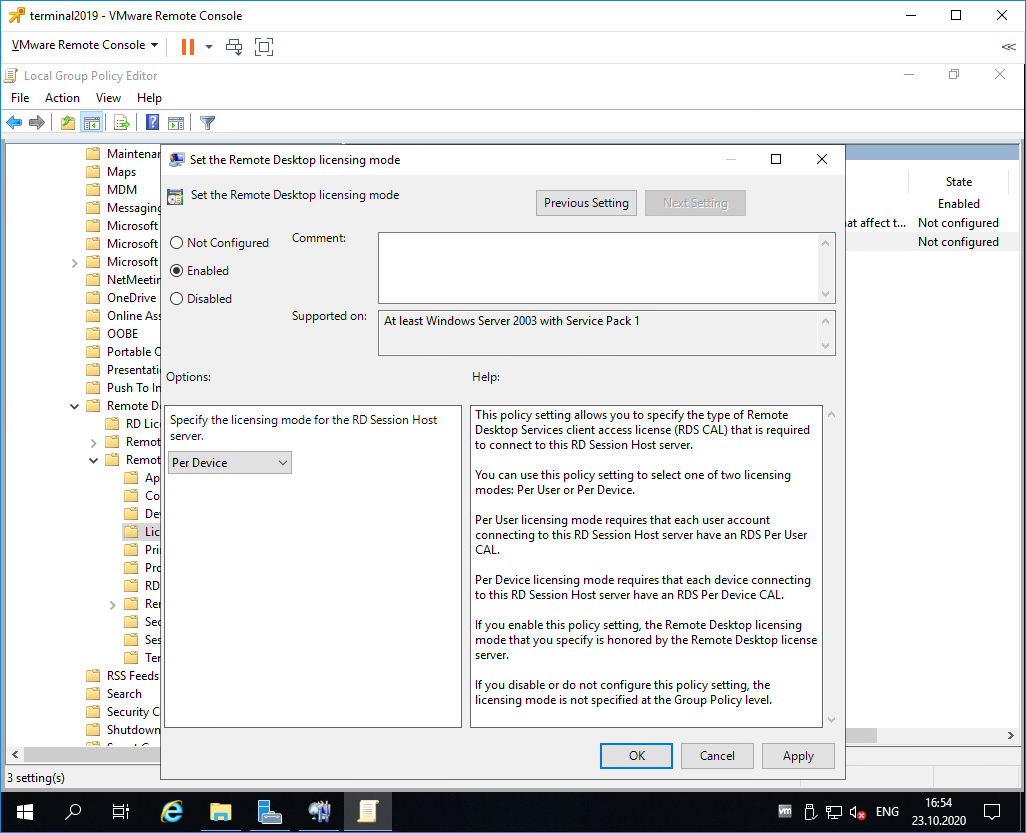

Конфигурация компьютера – Административные шаблоны – Компоненты Windows – Служба удаленных рабочих столов – Узел сеансов удаленных рабочих столов – Лицензирование – Задать режим лицензирования удаленных рабочих столов.

Включаем политику и указываем режим лицензирования, в нашем случае мы активируем “на устройство” и применяем настройку.

Рисунок 5 – Задаем режим лицензирования

Настройка по установки лицензий прошла успешно, далее мы настраиваем шлюз удаленных рабочих столов.

Настройка шлюза удаленных рабочих столов

Шлюз удаленных рабочих столов является сервисом посредником между клиентами из внешней сети и сеансов внутренней сети, обеспечивает безопасный обмен данными между ними.

Заходим в Диспетчер серверов – Средства – Remote Desktop Services – Диспетчер шлюза удаленных рабочих столов.

Нажимаем ПКМ по папке “Политики” и выбираем “Создание новых политик авторизации”.

Мы попадаем в “Мастер создания новых политик авторизации”.

Рисунок 6 – Создание политик авторизации для шлюза удаленных рабочих столов

По пунктам выбираем следующее:

- Политики авторизации – Создать политику авторизации подключений к удаленным рабочим столам и авторизации ресурсов удаленных рабочих столов.

- Политика авторизации подключений – пишем наименование политики (в нашем случае Users).

- Требования – выбираем членство в группе для пользователей или компьютеров, которые смогут подключаться к серверу (в нашем случае, мы добавили группу пользователей “Пользователи удаленного рабочего стола” и “Администраторы”).

- Перенаправление устройств – выбираем, что требуется перенаправить (мы выбрали “Включить перенаправление устройств для всех клиентских устройств”).

- Время ожидания сеанса – по умолчанию.

- Сводка по политике авторизации подключений к RD – параметры которые будут созданы в данной политике.

- Политика авторизации ресурсов – пишем наименование политики (в нашем случае TS).

- Группы пользователей – выбираем членство в группе для пользователей или компьютеров, которые смогут подключаться к серверу (в нашем случае, мы добавили группу пользователей “Пользователи удаленного рабочего стола” и “Администраторы”).

- Сетевой ресурс – можем настроить группу терминальных серверов, куда можно подключиться, выберем “Разрешить подключение пользователей к любому ресурсу (компьютеру)”.

- Разрешенные порты – если настроен нестандартный порт, то в этом пункте можно это указать, выбираем “Разрешить подключение только к порту 3389”.

- Сводка по политике авторизации ресурсов RD – параметры которые будут созданы в данной политике.

На данном этапе мы завершили настройку шлюза удаленных рабочих столов, за исключением установки сертификата.

Рисунок 7 – Оснастка диспетчера шлюза удаленных рабочих столов без сертификата

Для того, чтобы установить сертификат на шлюз удаленных рабочих столов, мы воспользуемся утилитой win-acme.

Установка сертификата на шлюз удаленных рабочих столов через Let’s Encrypt

Скачиваем программу по ссылке:

https://github.com/win-acme/win-acme/releases/download/v2.1.14.1/win-acme.v2.1.14.996.x64.trimmed.zip

Копируем в папку C:Scriptswin-acme

Создаем 3 bat-файла:

- Файл “C:Scriptswin-acmeRegister.bat”

Файл “C:Scriptswin-acmeRegister.bat”

@echo off

rem powershell.exe

:: Ввод данных:

set /p commonname_Data="Enter Domain name(exampe : v0162.esit.info) : "

powershell -ExecutionPolicy Bypass -NoLogo -NoProfile -Command "Get-WebBinding | Remove-WebBinding"

powershell -ExecutionPolicy Bypass -NoLogo -NoProfile -Command "New-WebBinding -Name 'Default Web Site' -Port 443 -Protocol https -SslFlags 0 -IPAddress "*" -HostHeader "*" "

powershell -ExecutionPolicy Bypass -NoLogo -NoProfile -Command "New-WebBinding -Name 'Default Web Site' -Port 80 -Protocol http -IPAddress "*" -HostHeader "*" "

powershell -ExecutionPolicy Bypass -NoLogo -NoProfile -Command "Set-WebBinding -Name 'Default Web Site' -BindingInformation "*:443:*" -PropertyName HostHeader -Value '%commonname_Data%'"

powershell -ExecutionPolicy Bypass -NoLogo -NoProfile -Command "Set-WebBinding -Name 'Default Web Site' -BindingInformation "*:80:*" -PropertyName HostHeader -Value '%commonname_Data%'"

@echo on

"C:Scriptswin-acmewacs.exe" --installation script --target iissite --siteid 1 --commonname %commonname_Data% --emailaddress admin@admin --accepttos --script "./scripts/PSScript.bat" --scriptparameters "./scripts/ImportRDGateway.ps1 {5}"

- Файл “C:Scriptswin-acmeScriptsPSScript.bat”

Листинг:

powershell.exe -ExecutionPolicy RemoteSigned -File %*

- После этого запускаем “C:Scriptswin-acmeRegister.bat”.

- Вводим домен на котором находится наш шлюз удаленных рабочих столов.

- Если всё получилось, то в оснастке шлюза удаленных рабочих столов должен появится созданный сертификат, а в консоли – готовый результат.

- Элемент маркированного списка

Рисунок 8 – Сертификат успешно установлен

Подключение пользователей

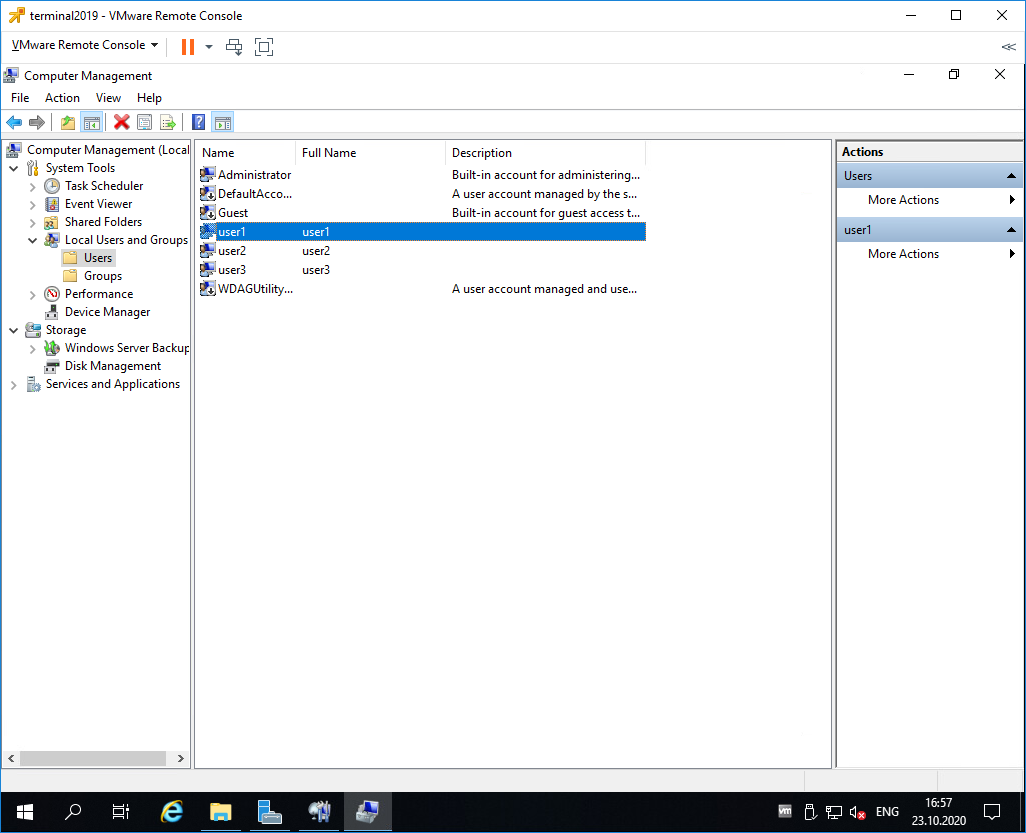

Следующем этапом мы создаем пользователей для подключение к удаленному рабочему столу через шлюз удаленных рабочих столов.

- В окне “Выполнить” вводим команду “control userpasswords2”.

- Нажимаем “Дополнительно”.

- Выбираем папку “Пользователи” переходим в “Дополнительные действия” и нажимаем “Новый пользователь”.

- Вводим требуемые поля.

Рисунок 9 – Добавление нового пользователя

Создаем нового пользователя и добавляем его в группу “Пользователи удаленного рабочего стола”, для этого заходим в Панель управления – Система – Настройка удаленного рабочего стола – Выбрать пользователей – Добавить.

Добавляем созданных пользователей, после чего подключаемся к серверу.

Подключение к серверу терминалов

На машине, с которой будем подключаться к серверу, ищем утилиту “Подключение к удаленному рабочему столу” на Windows 10 она находится по следующему расположению: Пуск – Стандартные – Windows – Подключение к удаленному рабочему столу.

В открытом окне вводим имя нашего сервера или локальный ip-адрес. В нашему случае имя сервера “EFSOL-TS”

Пользователя указываем, которого создали (EFSOL-TSefsol_it).

Далее, чтобы указать адрес шлюза удаленных рабочих столов, переходим во вкладку “Дополнительно” нажимаем “Параметры” вводим в окне Имя сервера наше доменное – “gorbach.esit.info”.

Рисунок 10 – Подключение к шлюзу удаленных рабочих столов

Нажимаем “ОК” и “Подключить”.

При подключении к удаленному рабочему столу – может появится сообщение о сертификате, мы на него соглашаемся.

Установка терминального сервера произведена и шлюз удаленных рабочих столов успешно настроен.

Также мы готовы предложить готовый терминальный сервер в аренду. Конфигурации подобраны для комфортной работы в 1С, офисных приложениях и другом ПО.

Установим роли терминального сервера на Windows Server 2019 и лицензируем. Маленькая тонкость — сервер не в домене.

Подготовка Windows Server 2019

Для начала установим сам сервер. Всё необходимое вынесено в отдельную статью:

Установка Windows Server 2019 на виртуальную машину VMware

Не забываем про настройку:

Первоначальная настройка Windows Server 2019

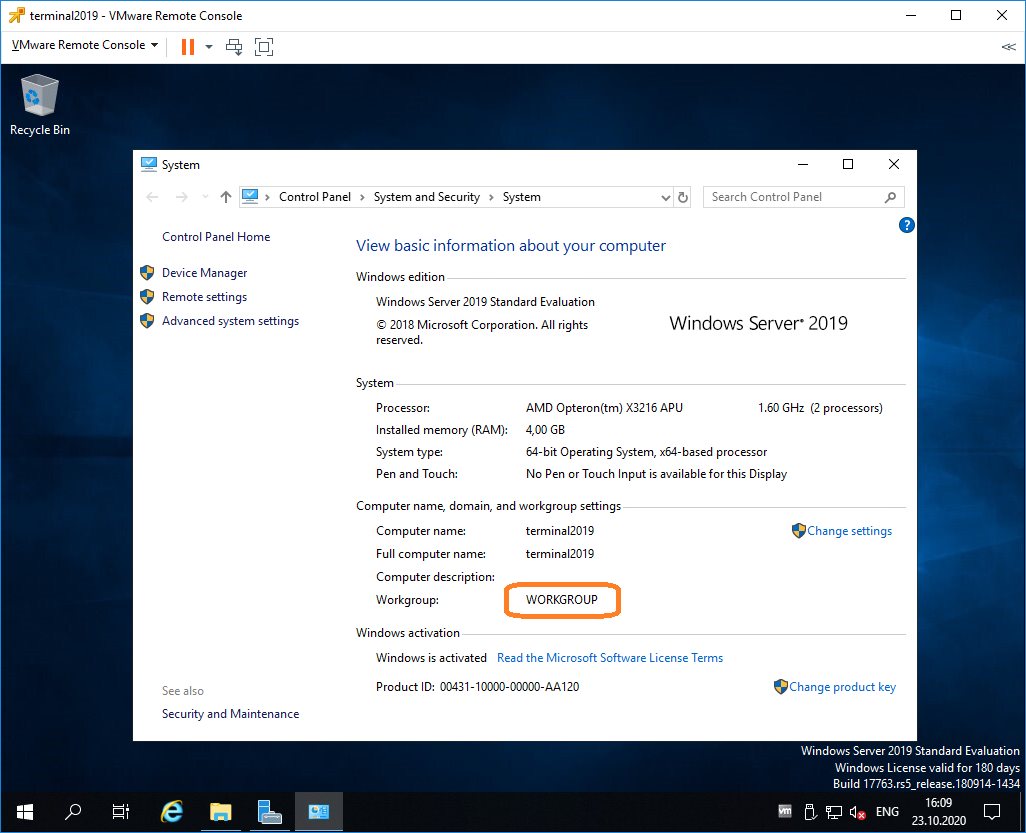

Итак, операционная система установлена и настроена. Сервер в рабочей группе WORKGROUP.

Установка роли терминального сервера

Нам понадобится установить две роли, можно выполнить установку одновременно, я предлагаю инструкцию с минимальным количеством перезагрузок.

Роль Remote Desktop Licensing

Входим в Server Manager. Справа вверху выбираем Manage > Add Roles and Features.

Попадаем в раздел Before You Begin.

Это начальная страница, пропускаем. Next.

Попадаем в раздел Installation Type. Для установки сервиса удаленных рабочих столов предусмотрен специальный мастер Remote Desktop Services installation, но нам не удастся его использовать, поскольку сервер не в домене. Выбираем Role-based or feature-based installation. Next.

Попадаем в раздел Server Selection. Выбираем текущий сервер. Next.

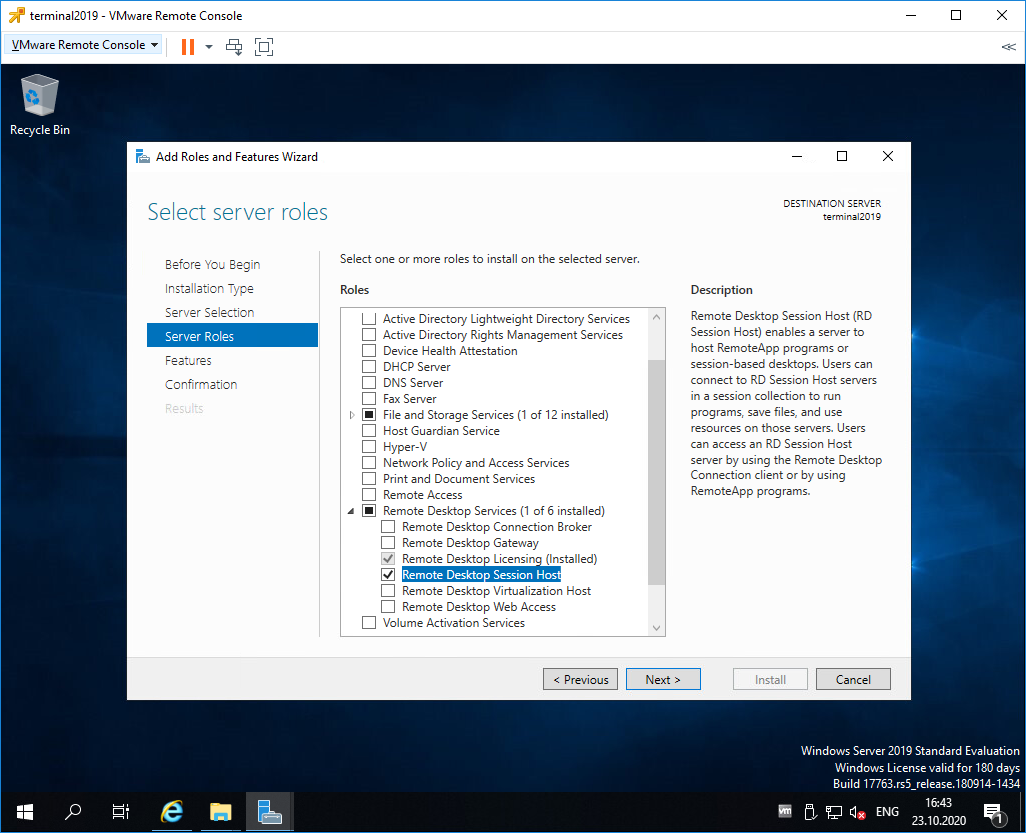

Попадаем в раздел Server Roles. Выделяем галкой роль Remote Desktop Services. Next.

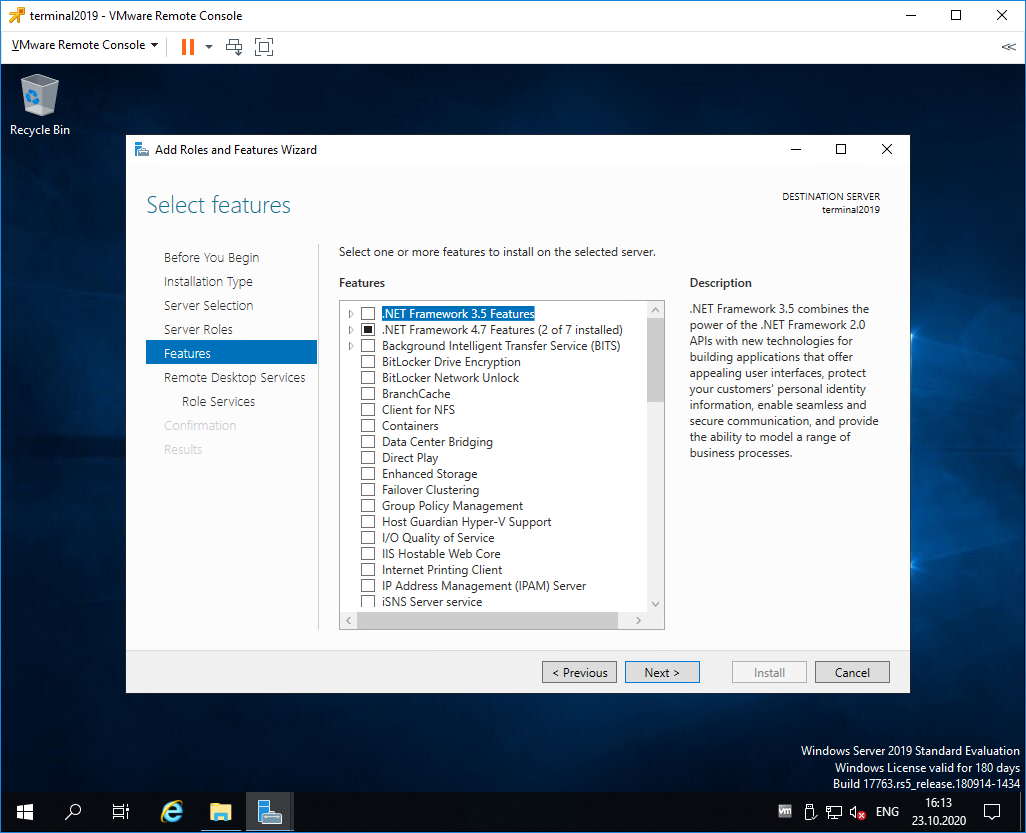

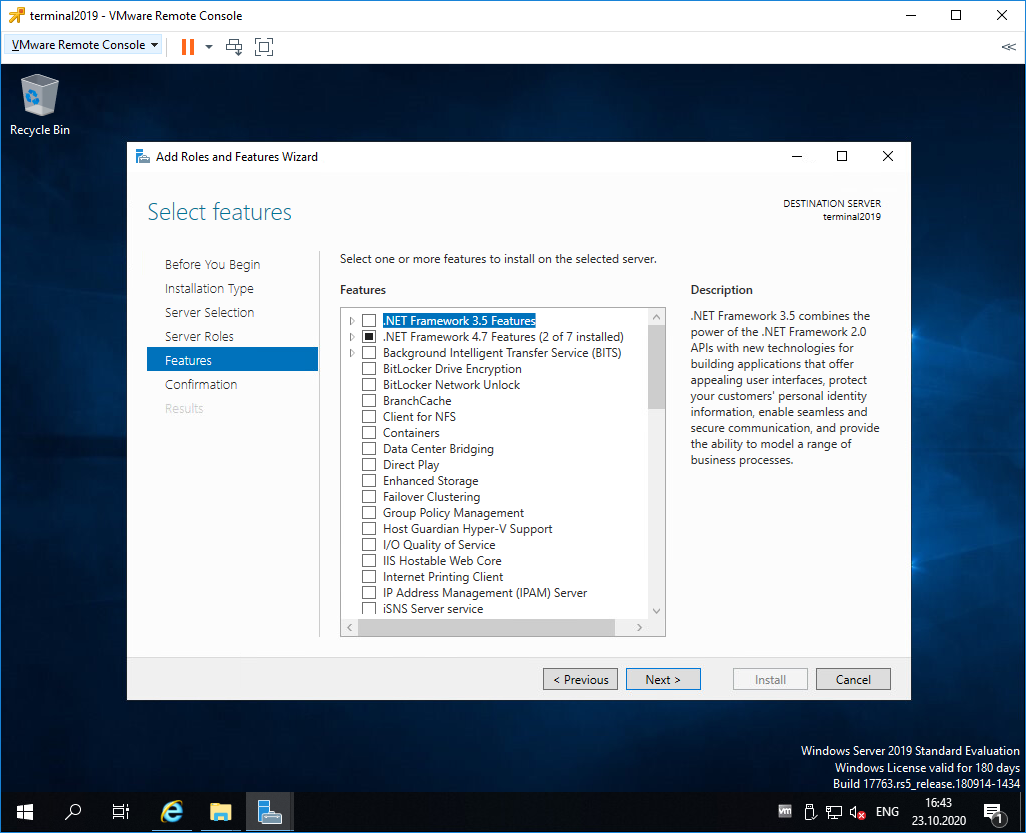

Попадаем в раздел Features. Здесь ничего дополнительно не выбираем. Next.

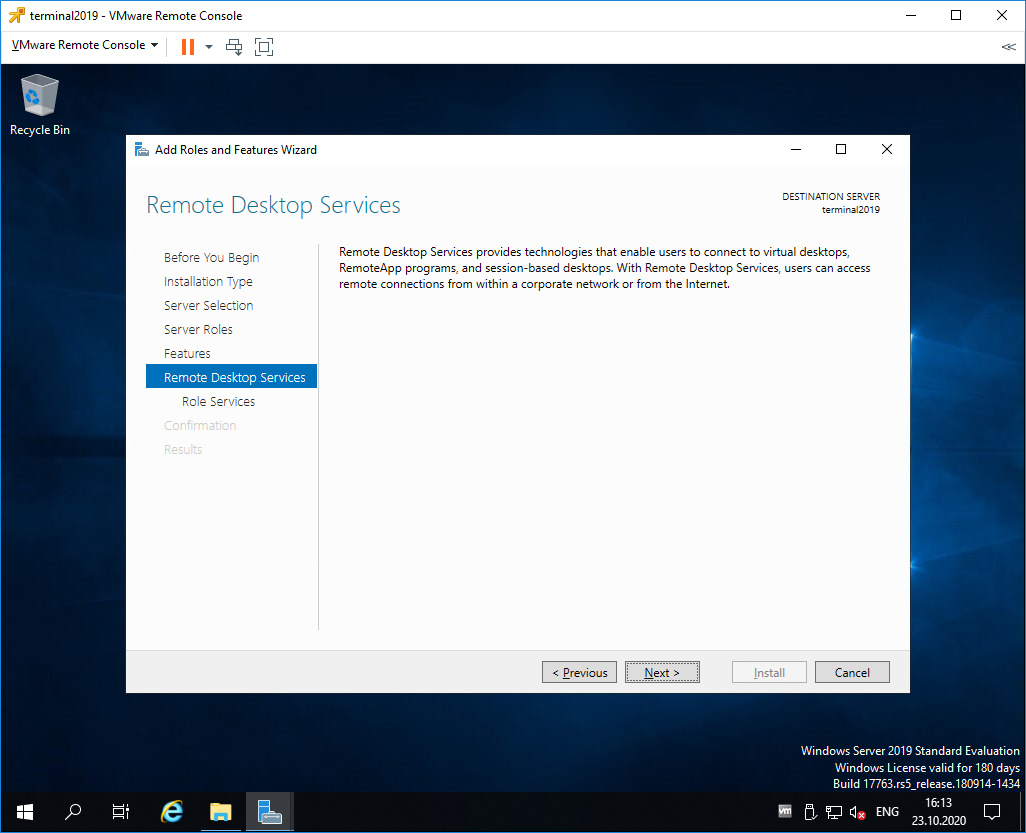

Попадаем в раздел Remote Desktop Services. Ненужное нам окошко. Next.

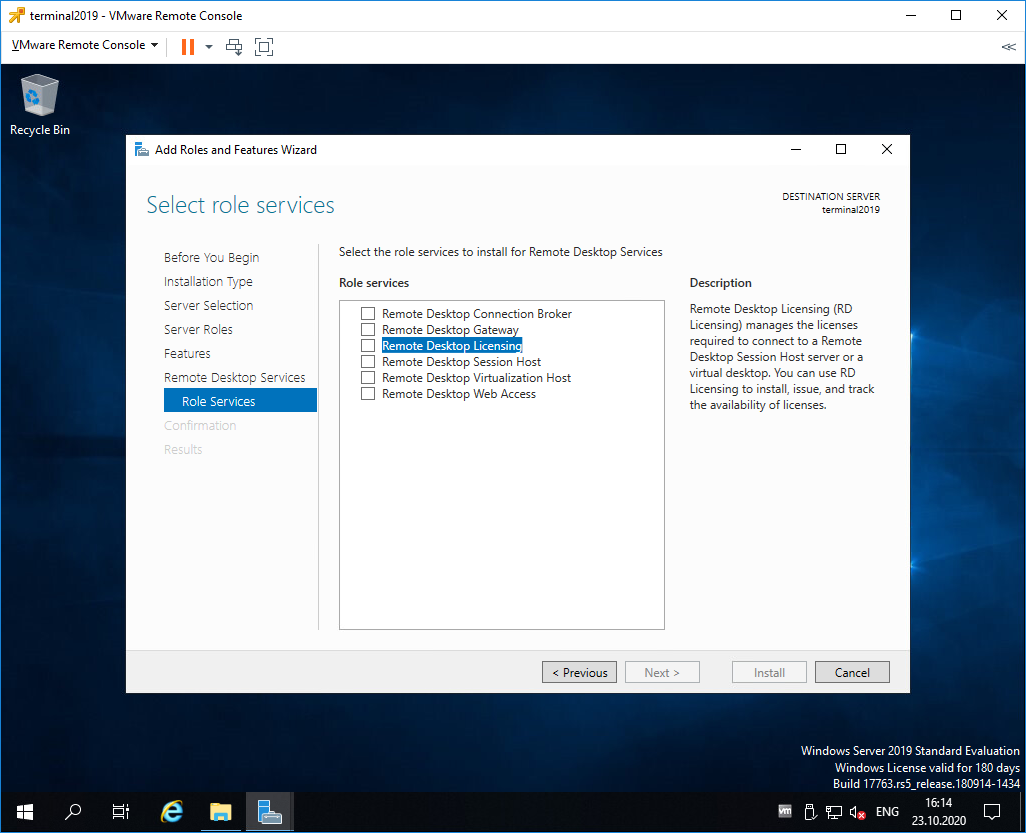

Попадаем в раздел Role Services. Первая роль, которую нам нужно установить, это Remote Desktop Licensing. Выделяем галкой.

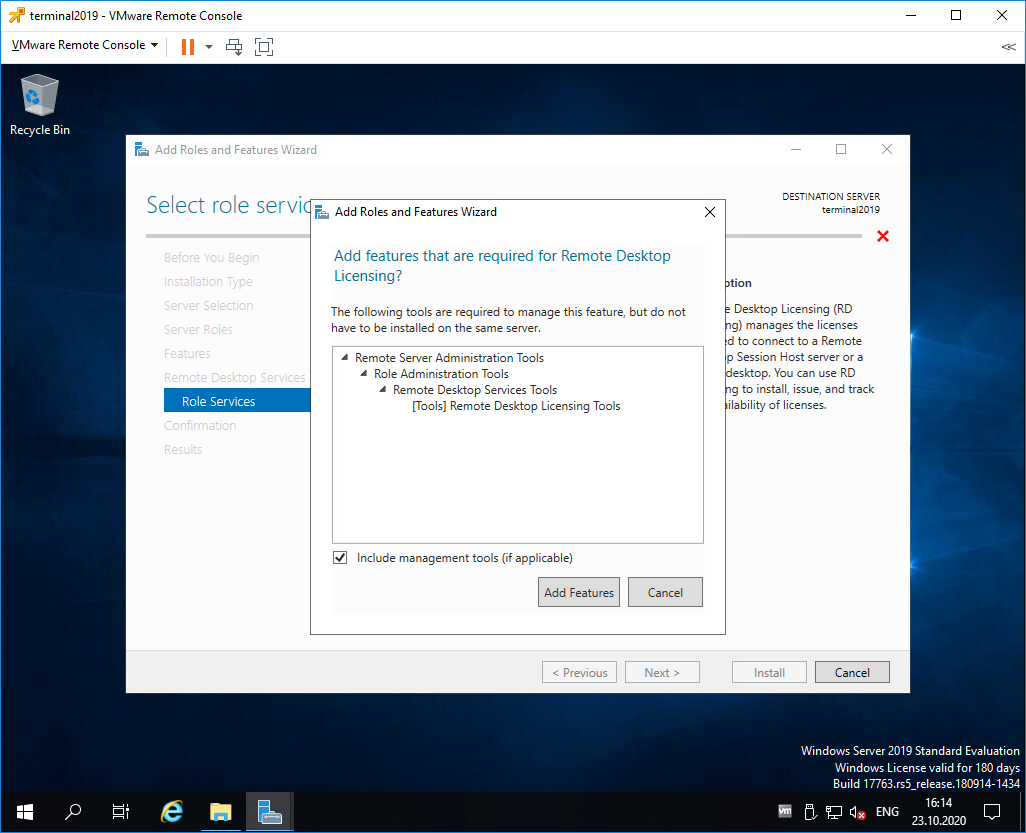

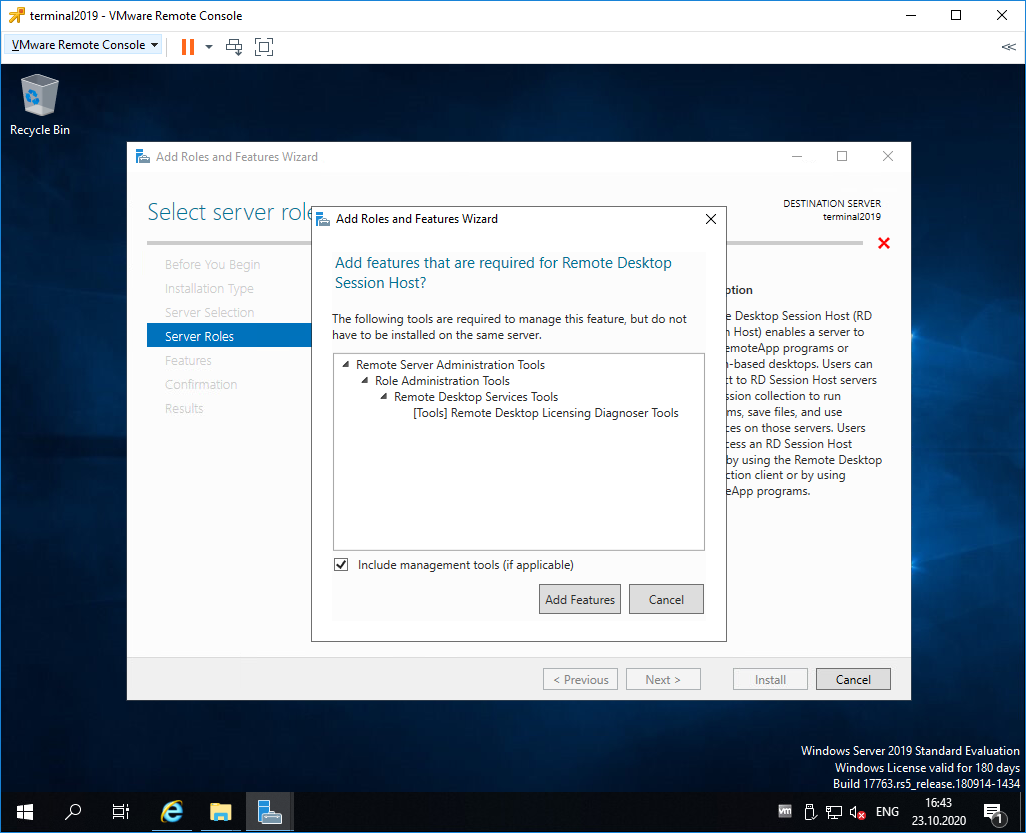

Нам предлагают установить дополнительные фичи, которые требуются для данной роли. Соглашаемся, Add Features.

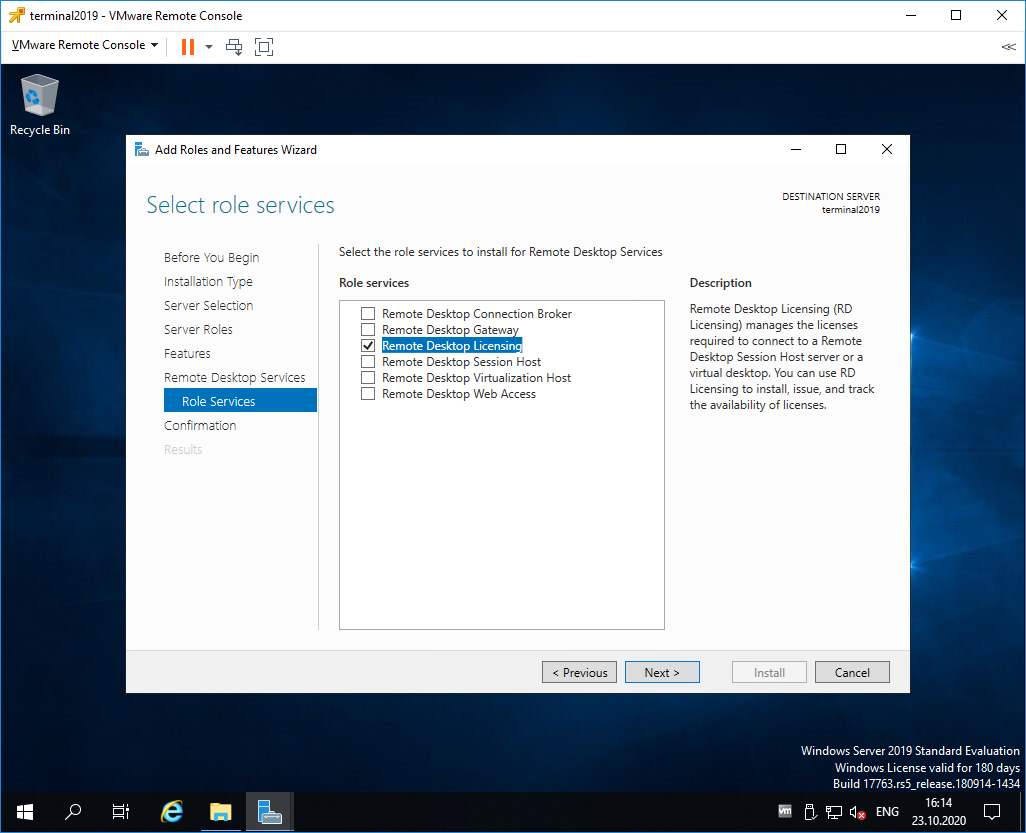

Remote Desktop Licensing выделено галкой, Next.

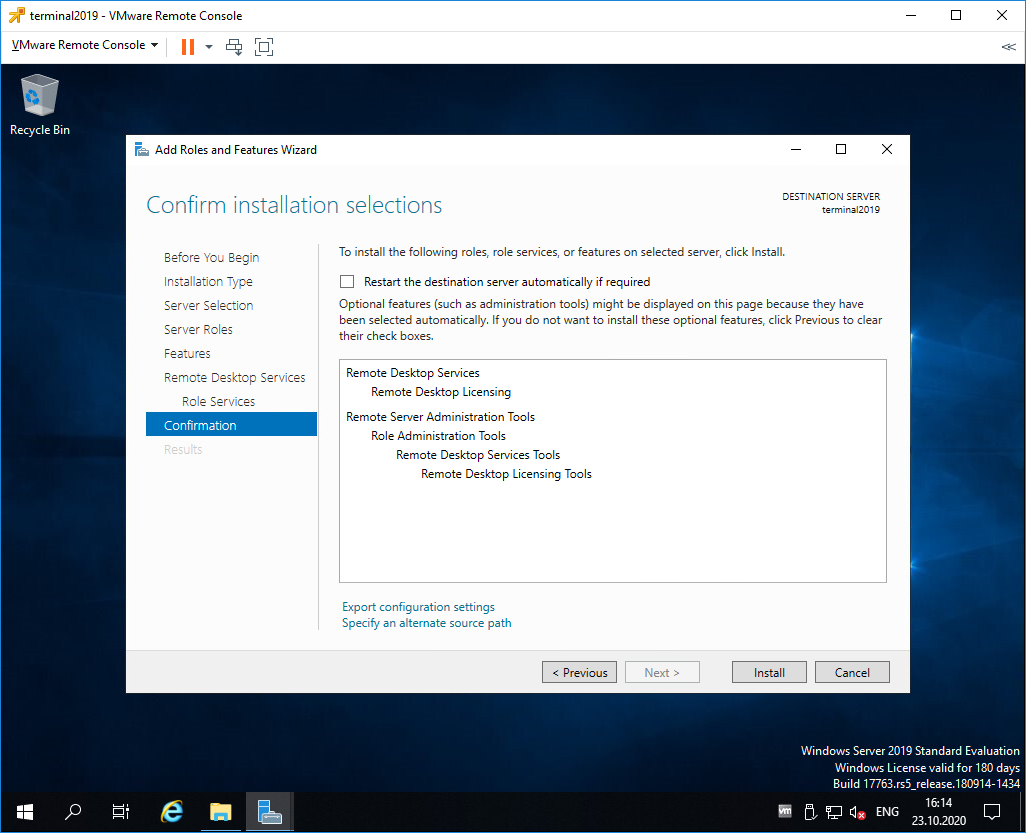

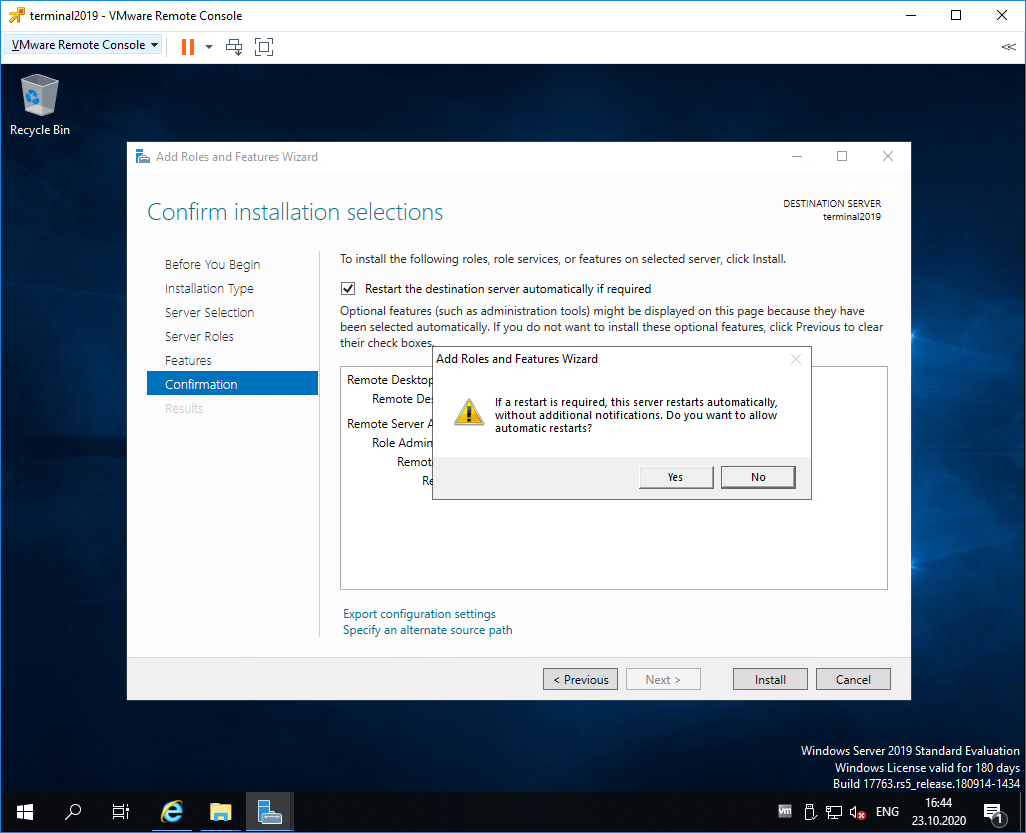

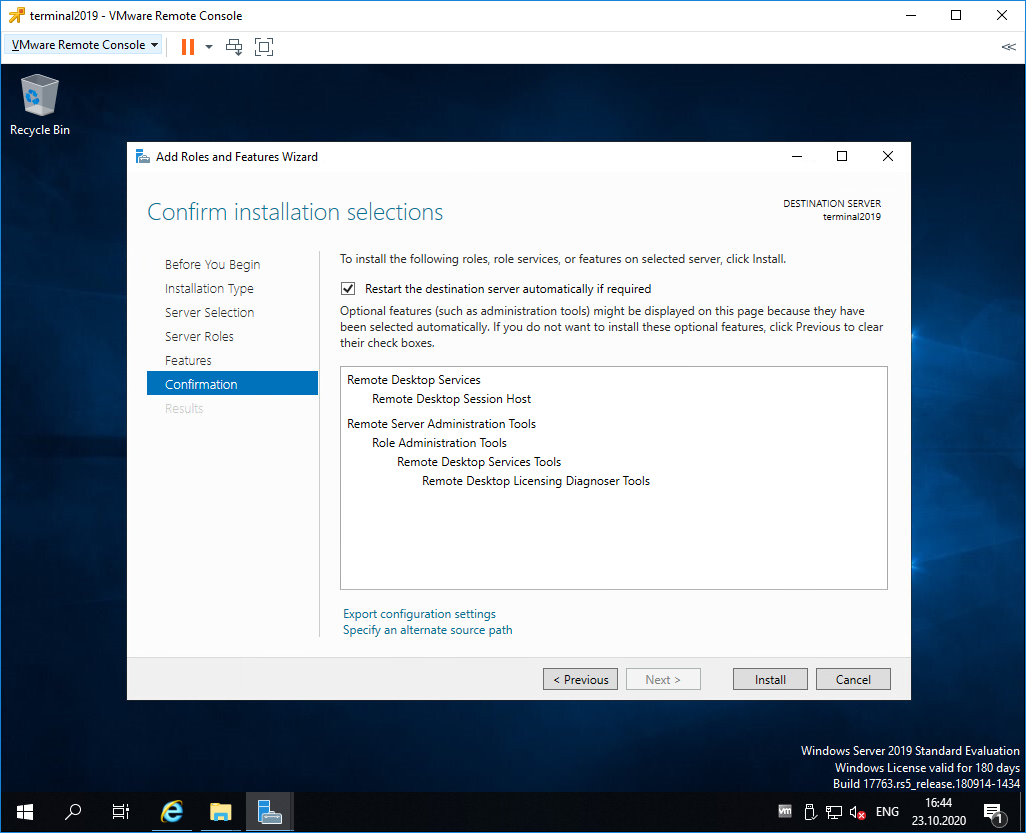

Попадаем в раздел Confirmation. Install.

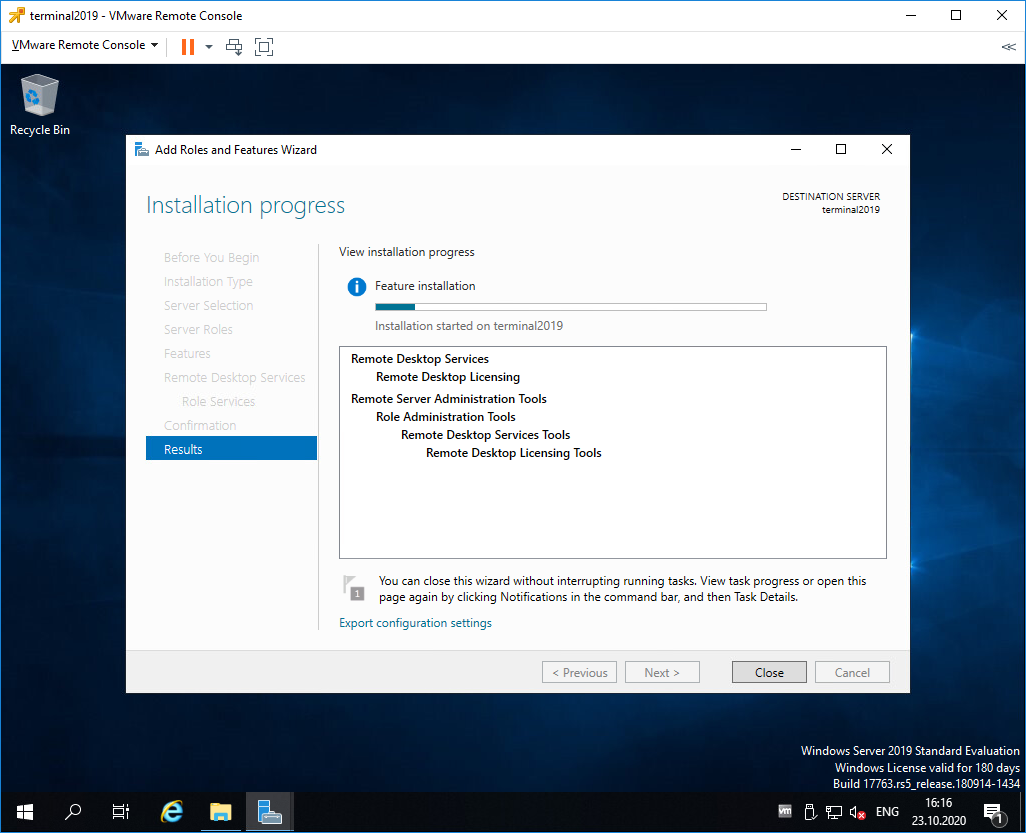

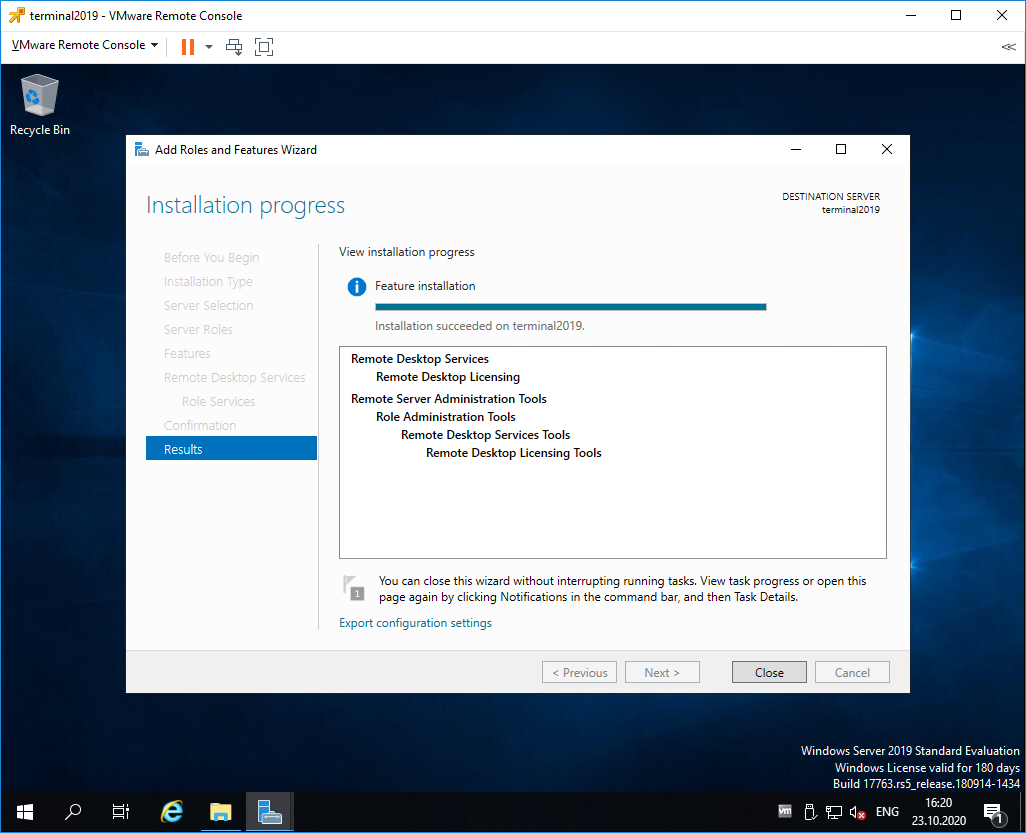

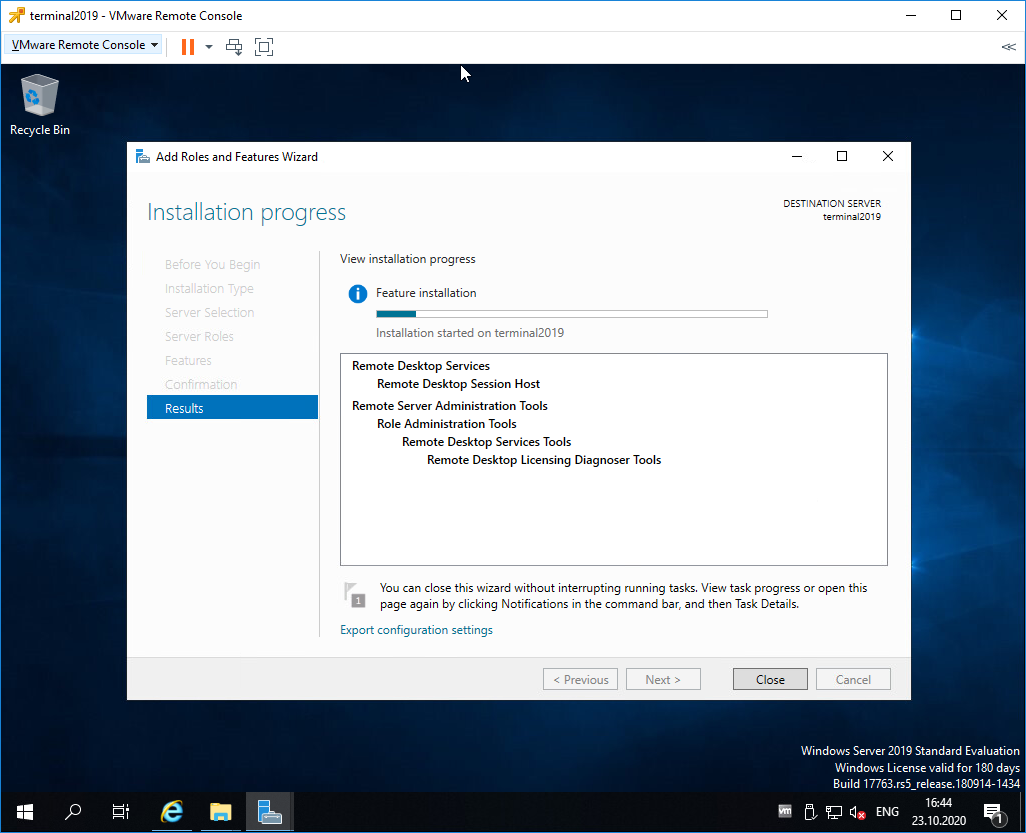

Начинается установка роли.

Роль Remote Desktop Licensing успешно установлена. Примечательно, что перезагрузка не требуется.

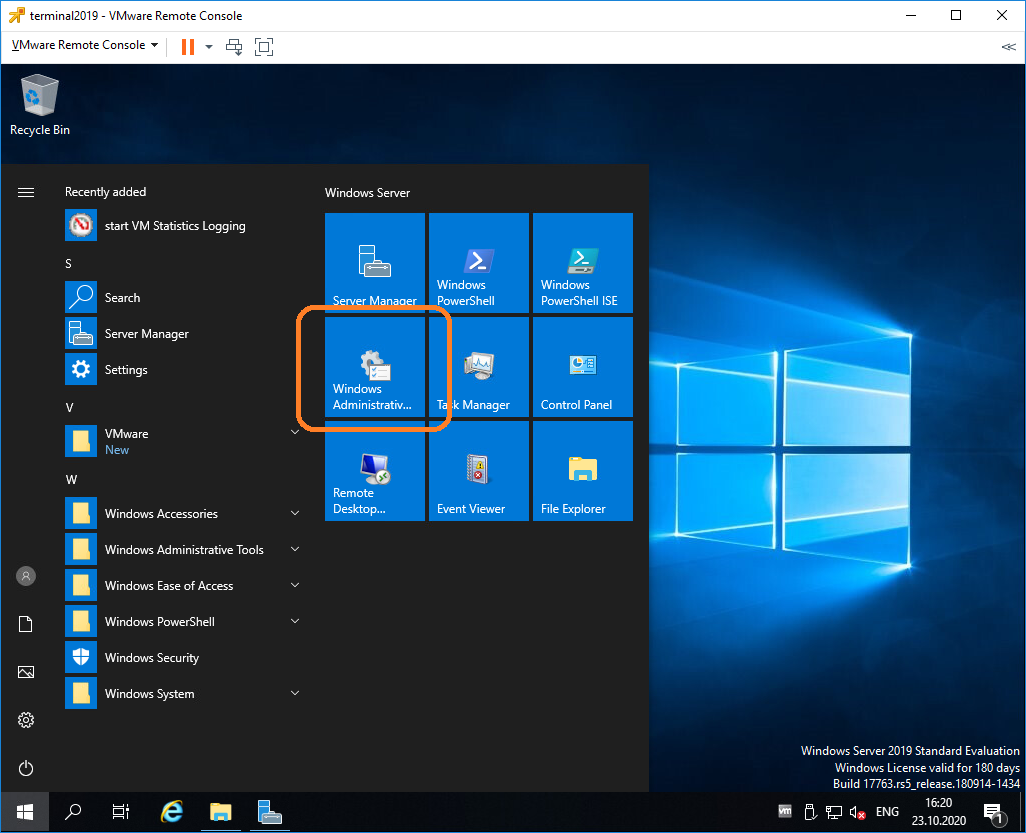

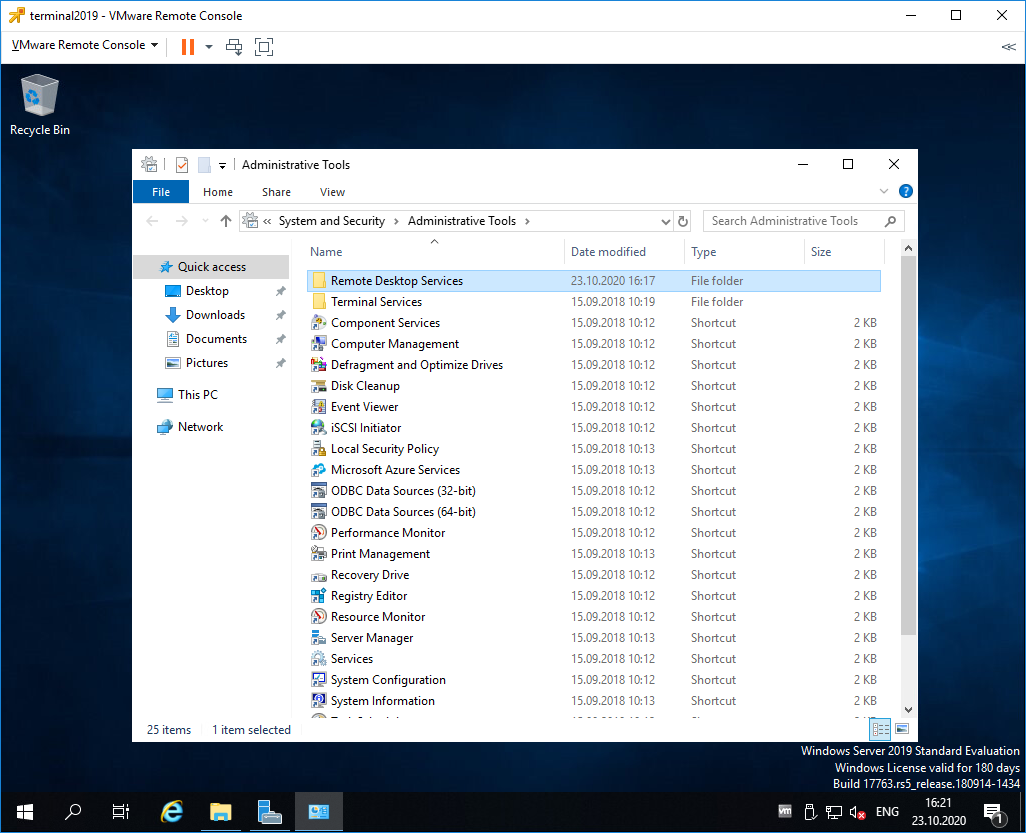

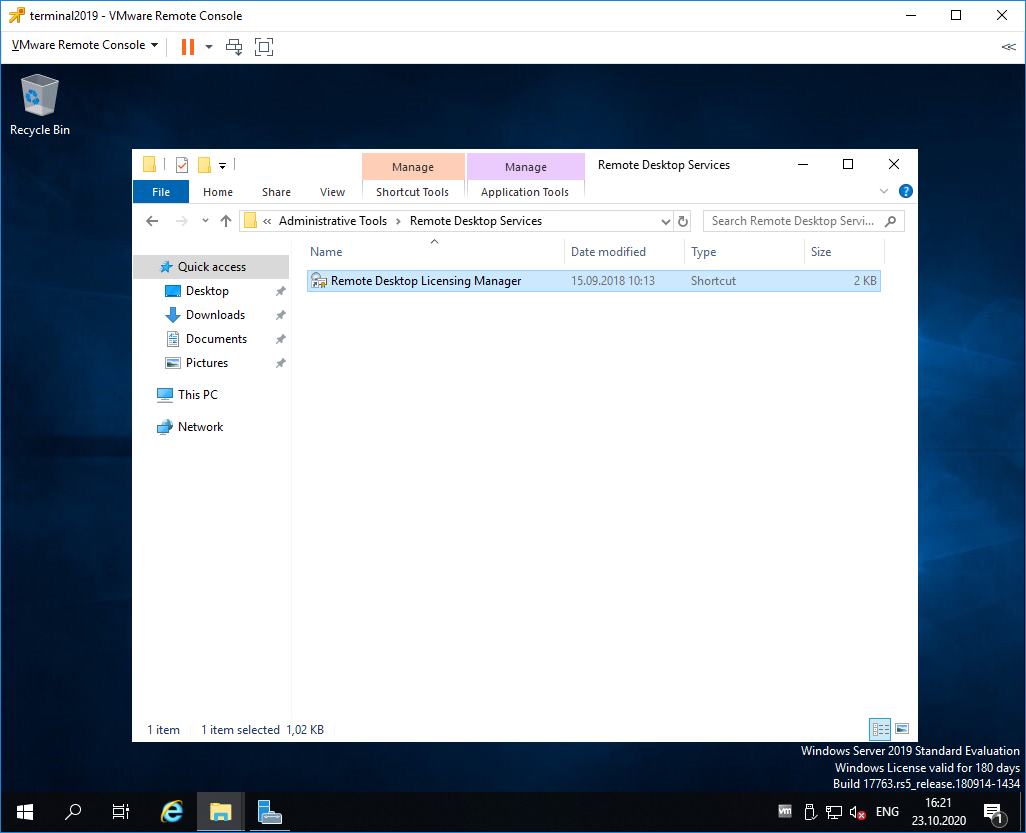

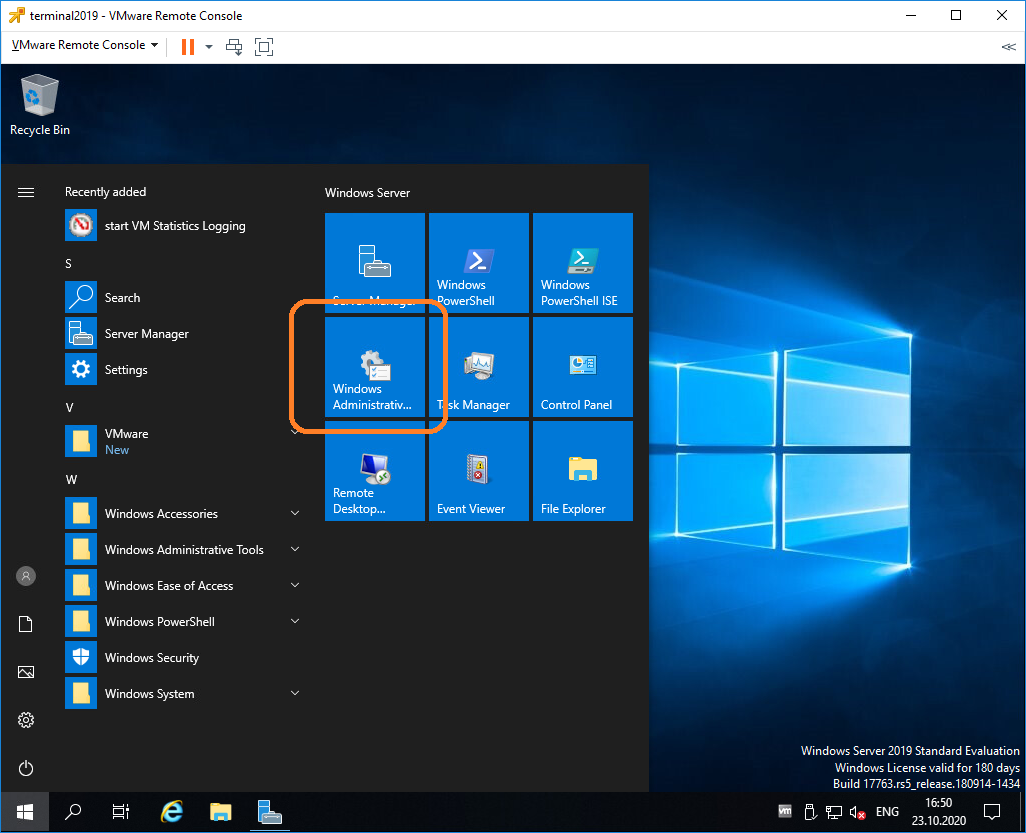

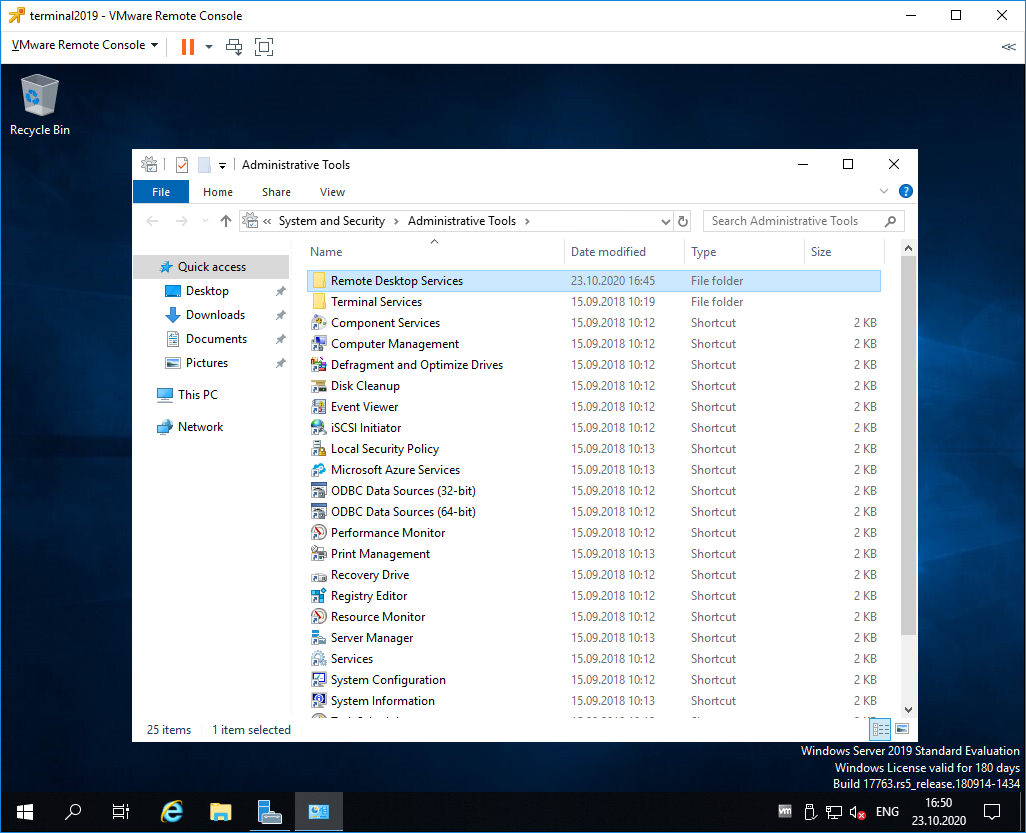

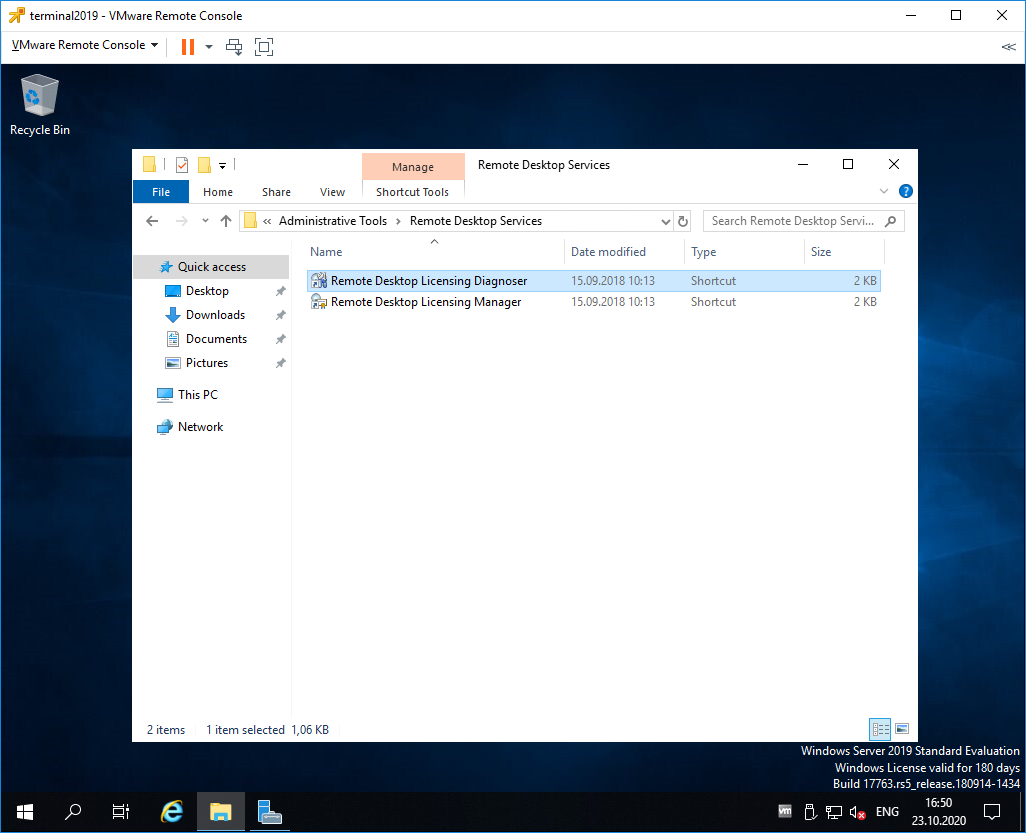

Открываем Windows Administrative Tools.

Переходим в папку Remote Desktop Services.

Запускаем оснастку Remote Desktop Licensing Manager.

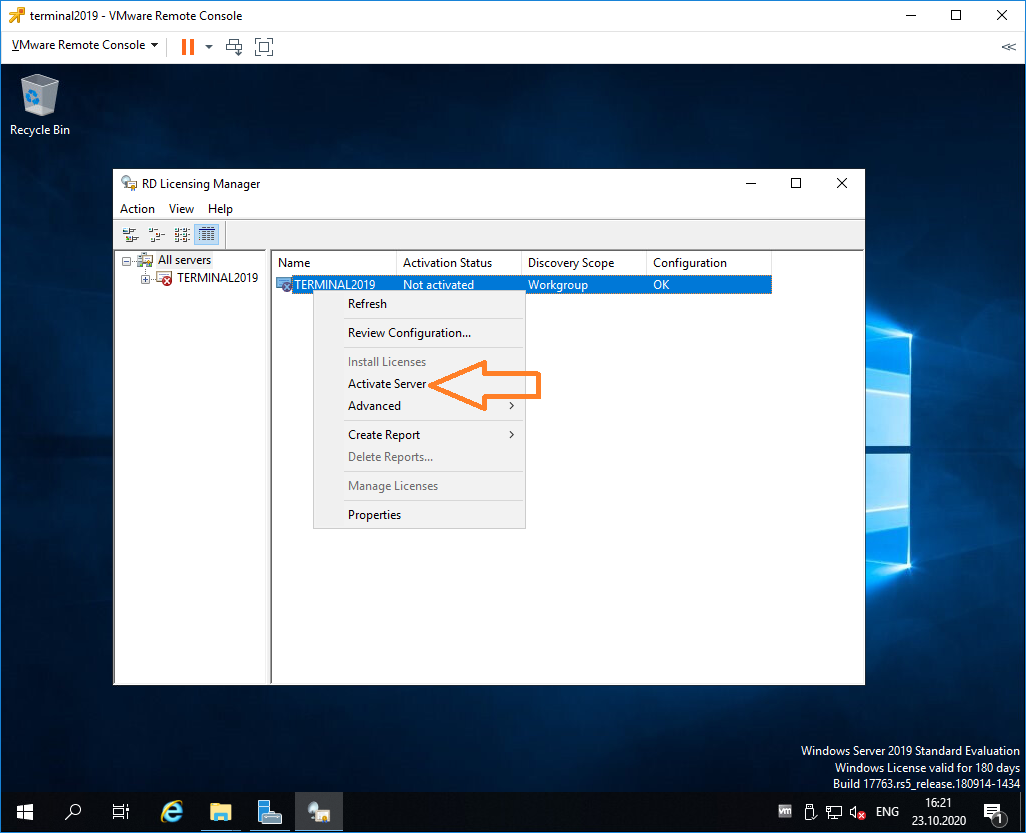

Выбираем наш сервер, правой кнопкой — активировать.

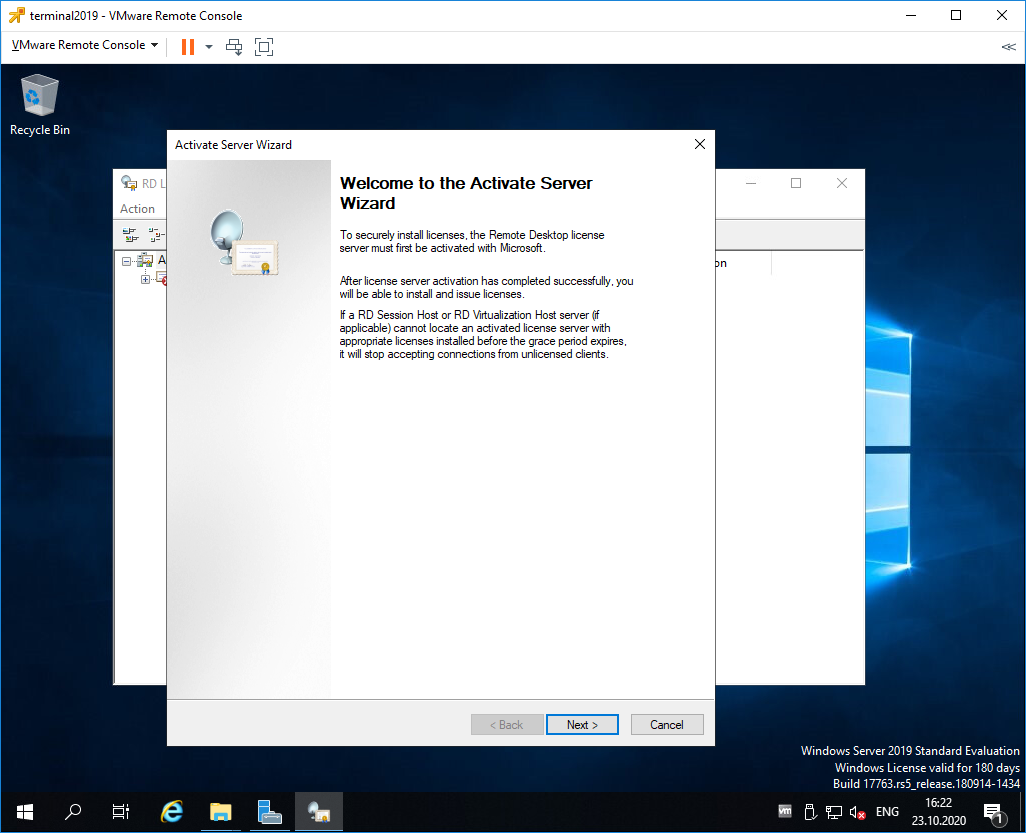

Открывается окно активации. Next.

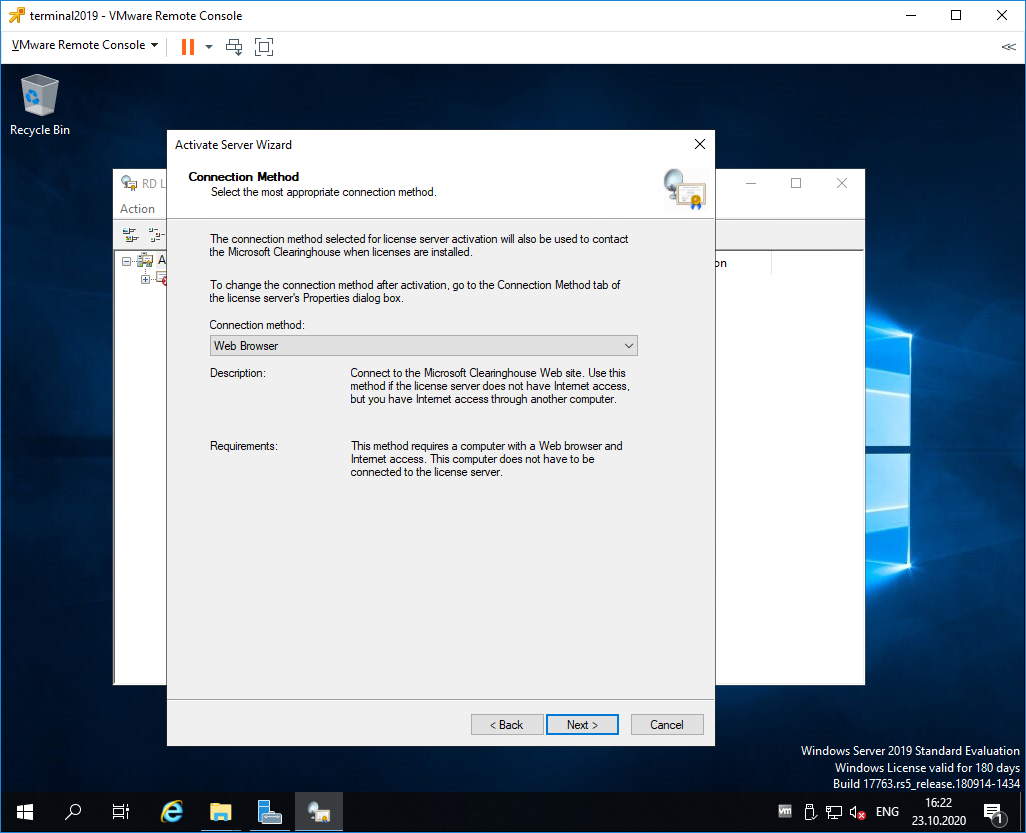

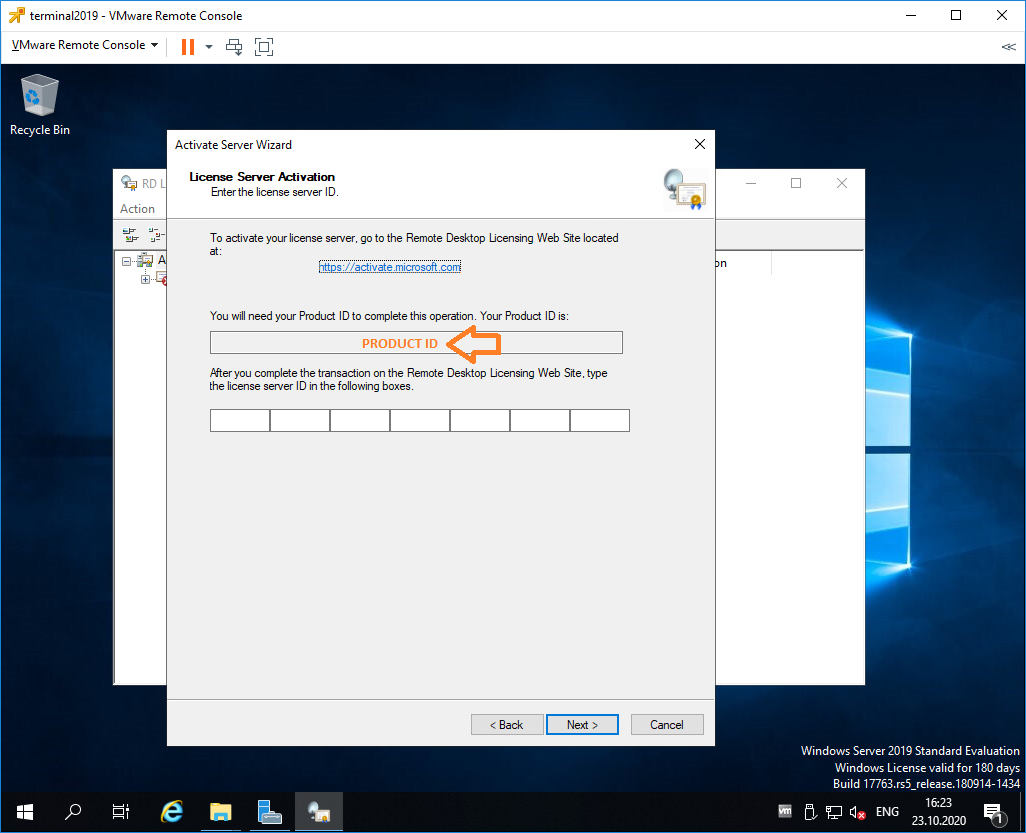

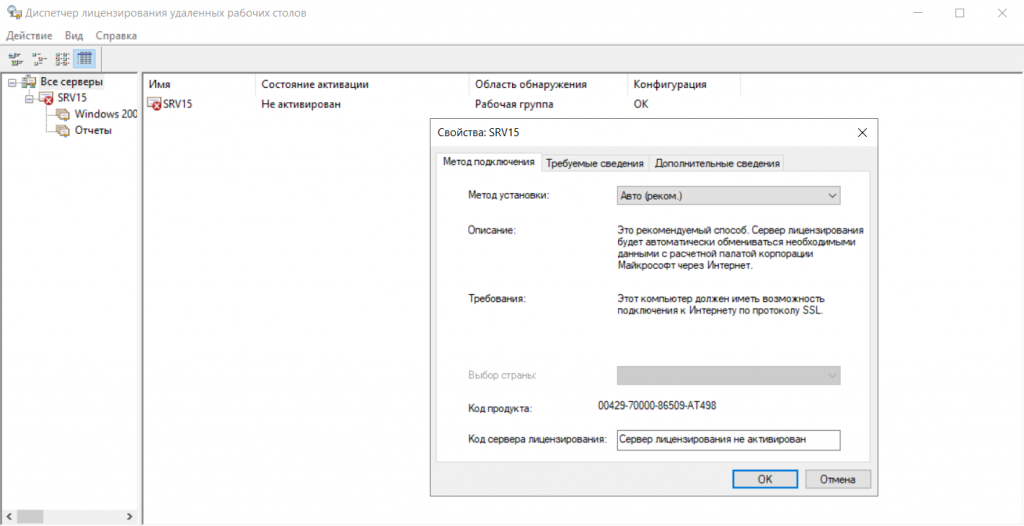

Выбираем метод соединения Web Browser. Next.

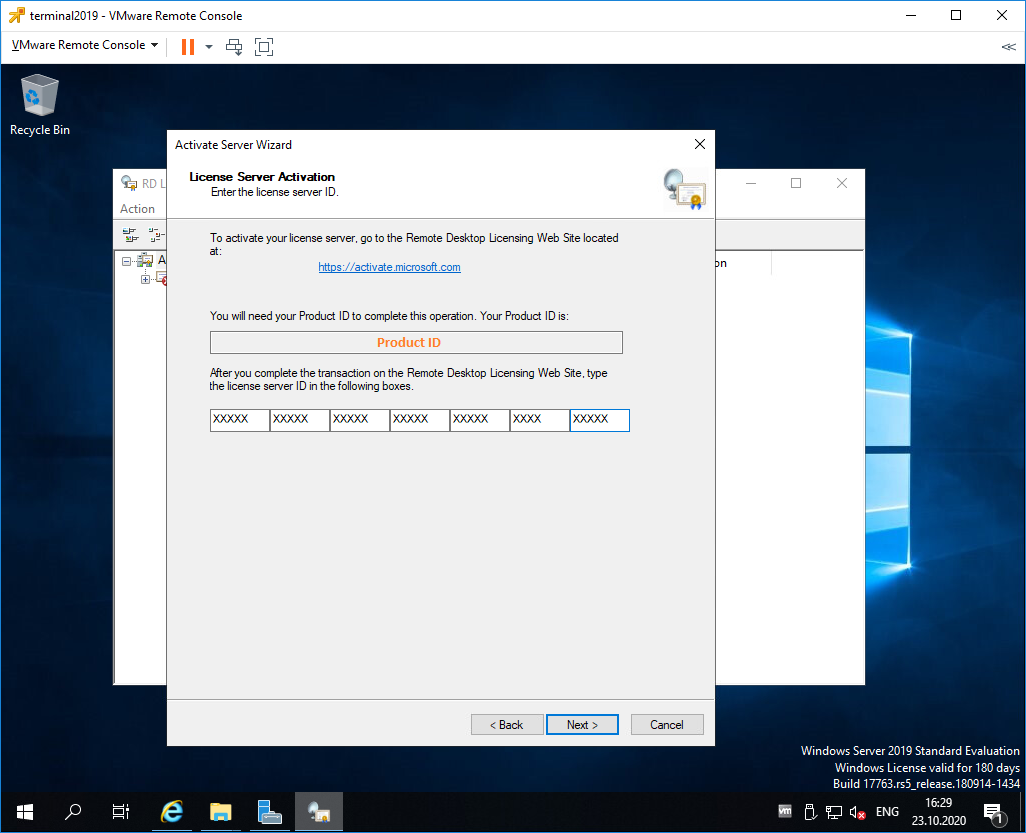

Получаем код продукта который нам понадобится для активации (Product ID). Копируем.

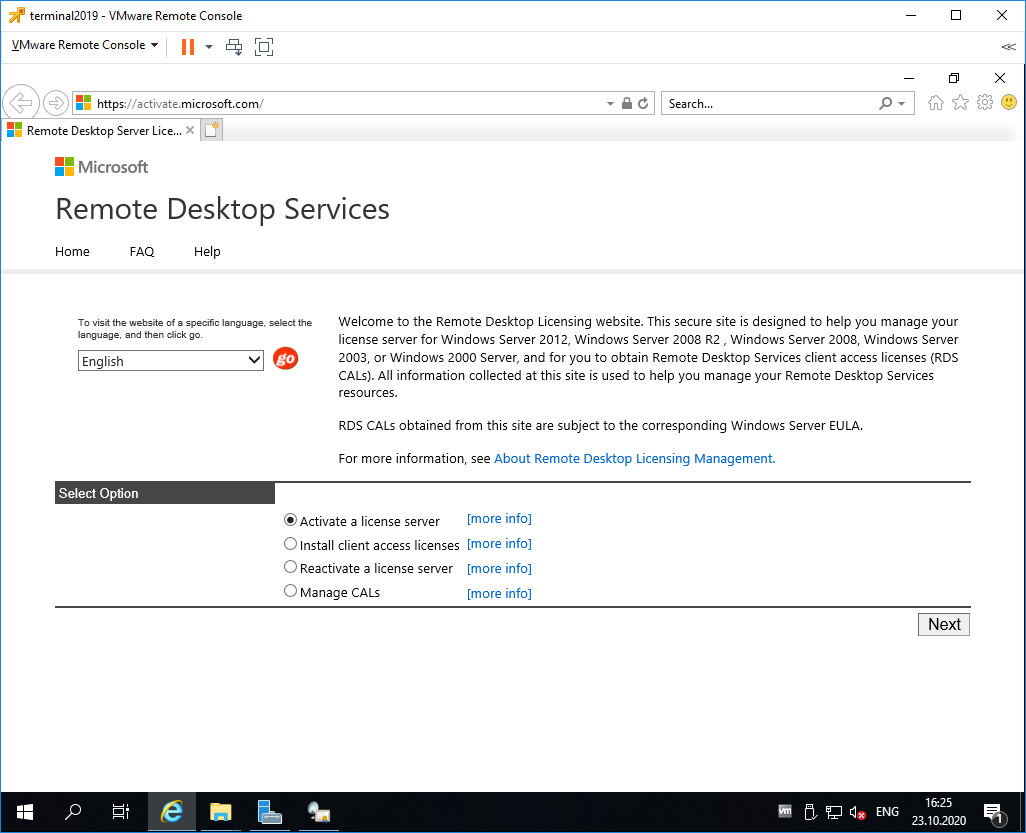

В браузере открываем сайт https://activate.microsoft.com/

Выбираем «Activate a license server». Next.

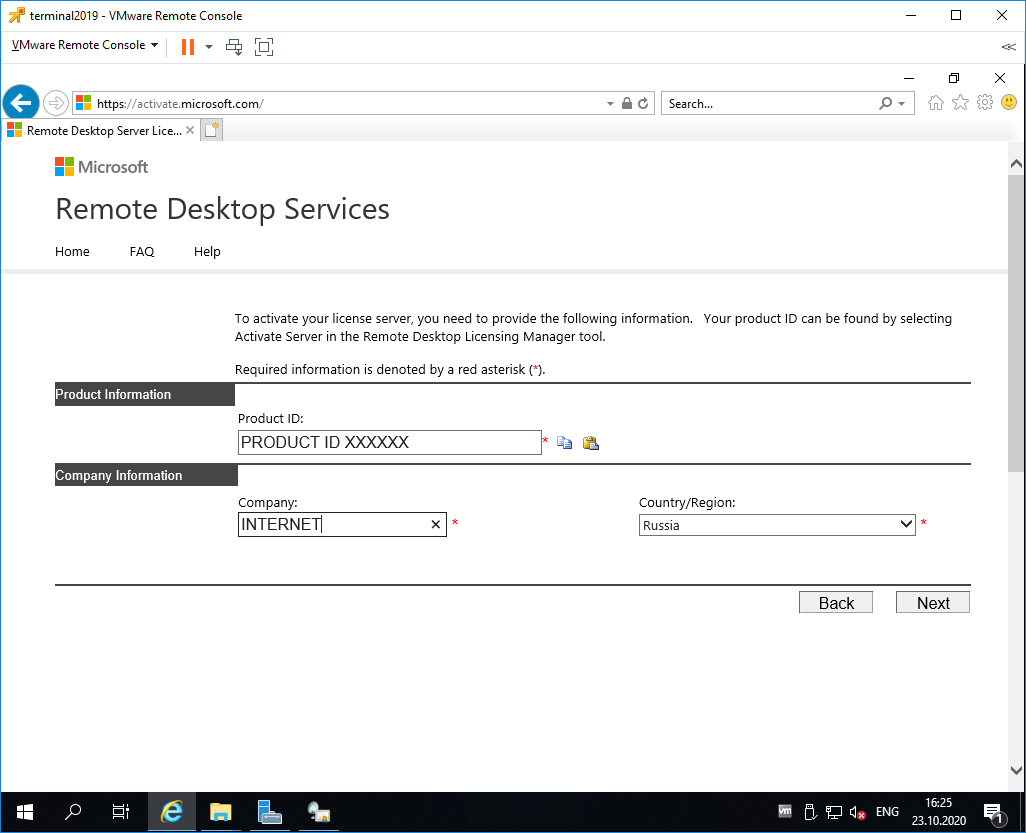

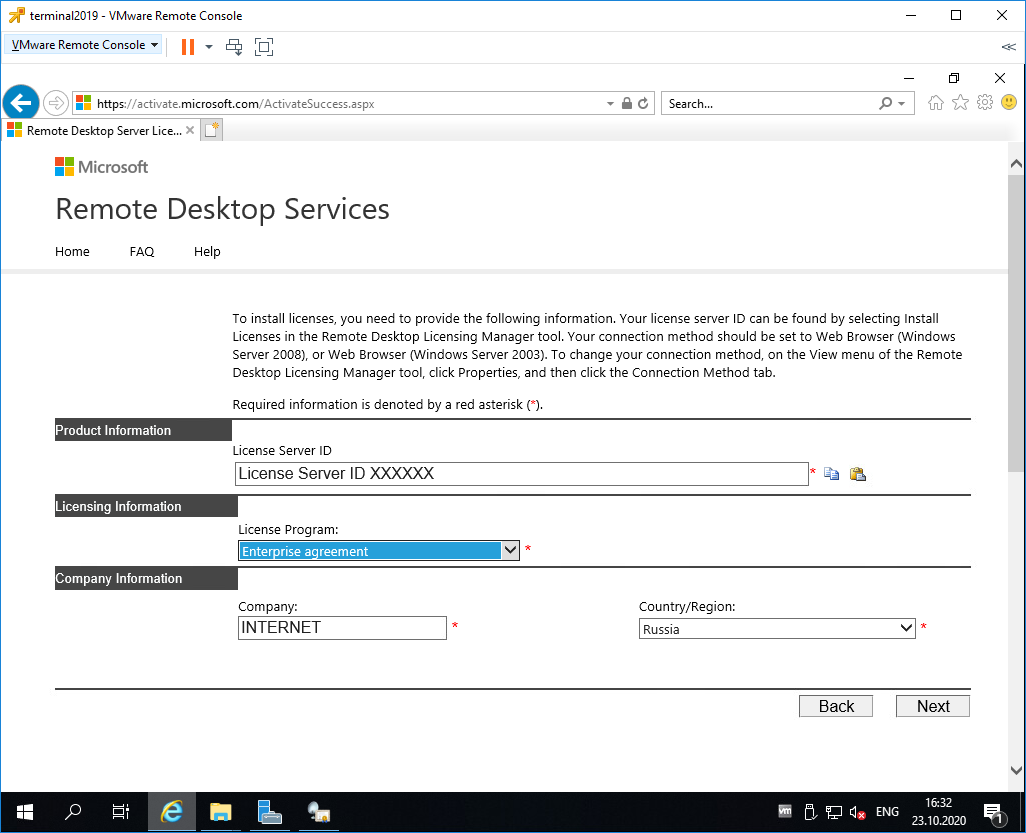

Вводим Product ID полученный ранее, организацию и любую страну или регион. Next. Next.

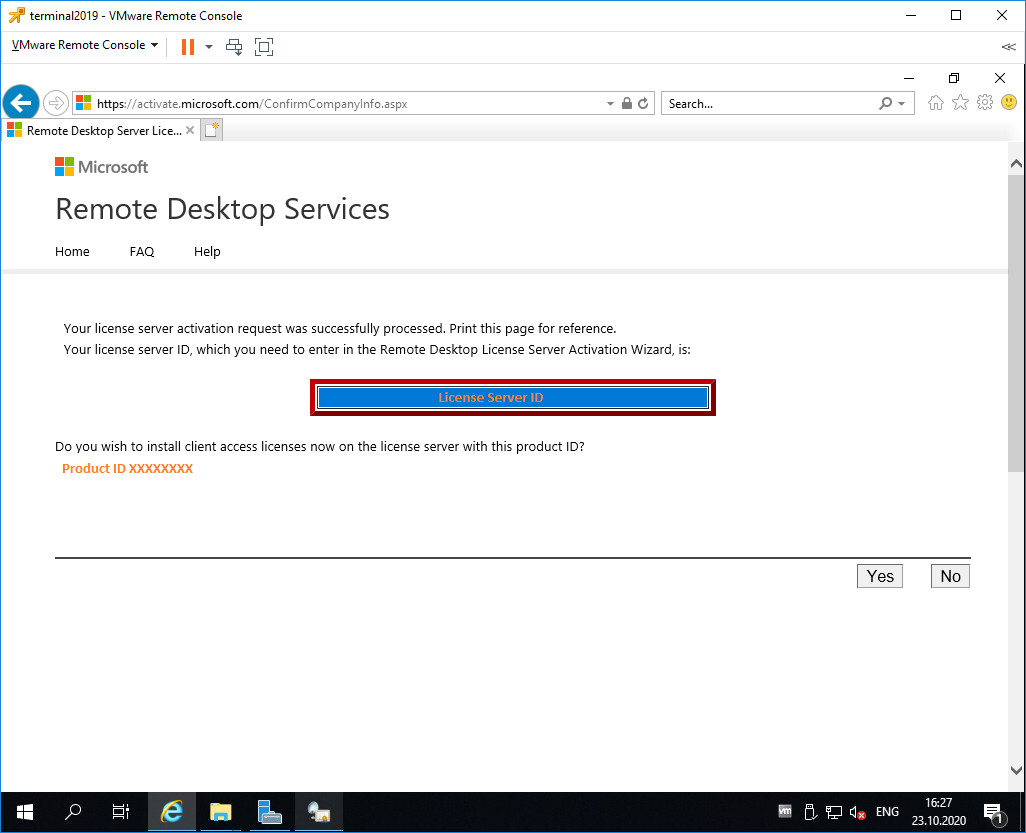

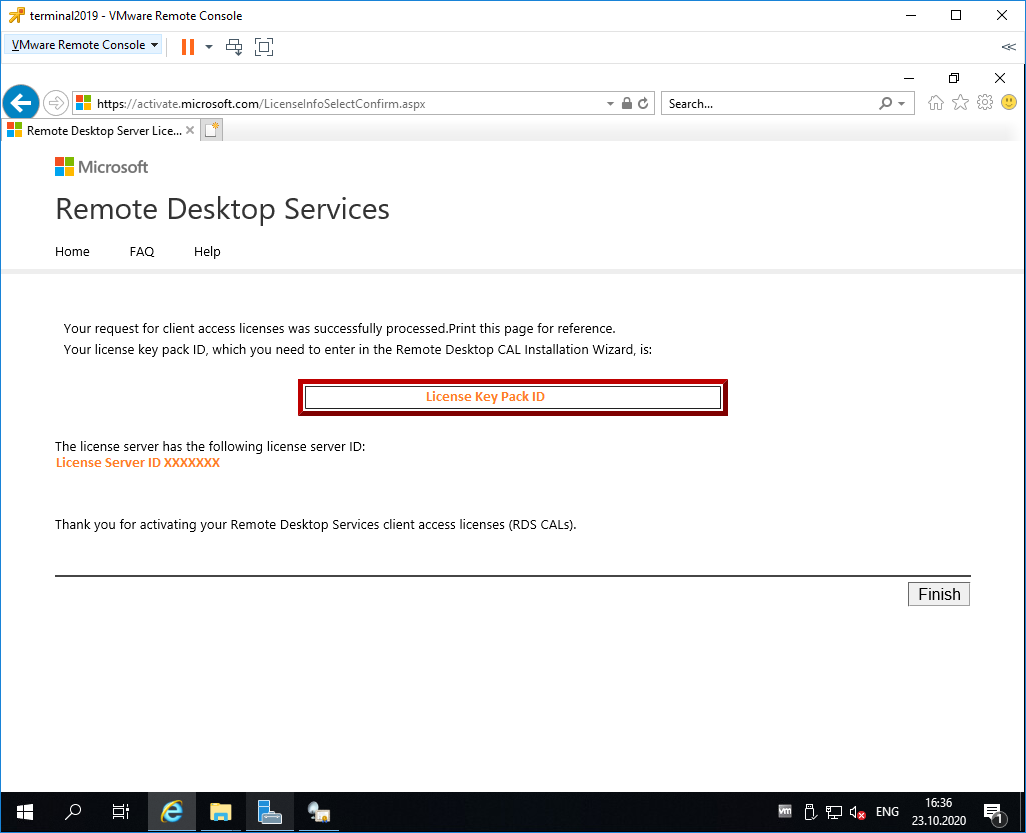

Если все сделано правильно, то мы получим необходимый код сервера лицензирования. Копируем его. На вопрос «Do you wish to install client access licenses now on the license server with this product ID?» отвечаем «Yes» и пока возвращаемся к терминальному серверу, к текущему окну ещё вернёмся.

Вводим код в открытом мастере, жмём Next.

Устанавливаем галку «Start Install Licenses Wizard now». Next.

Открывается мастер установки лицензий. Next.

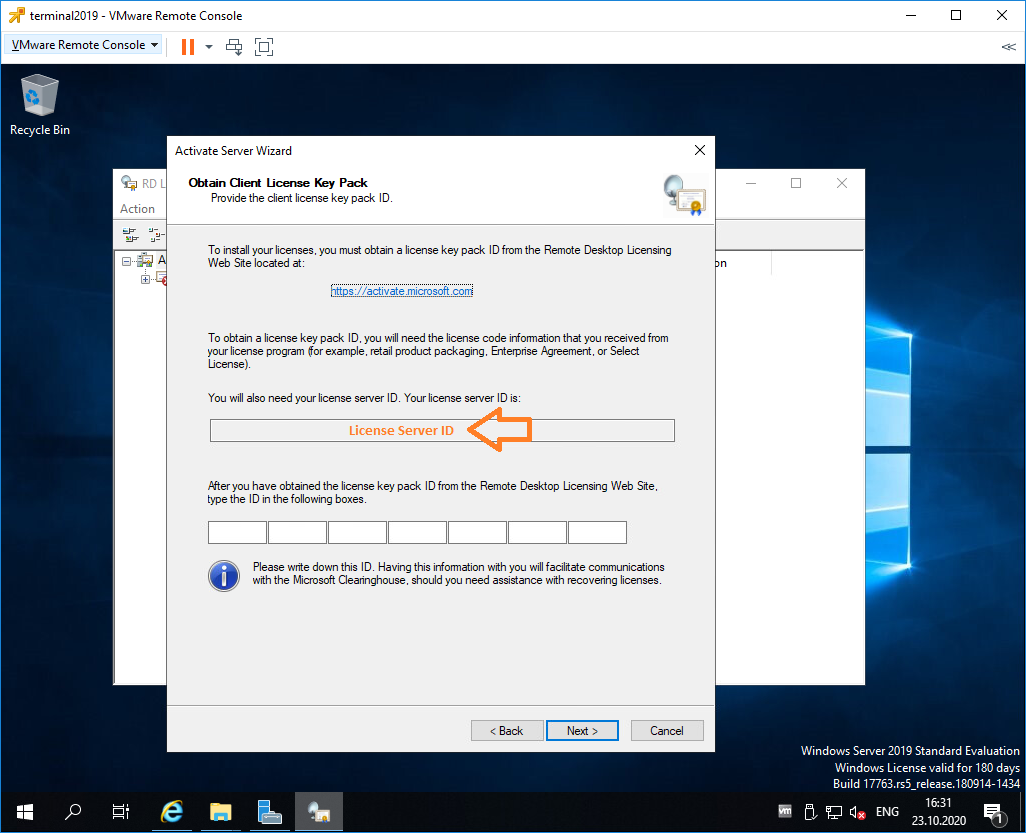

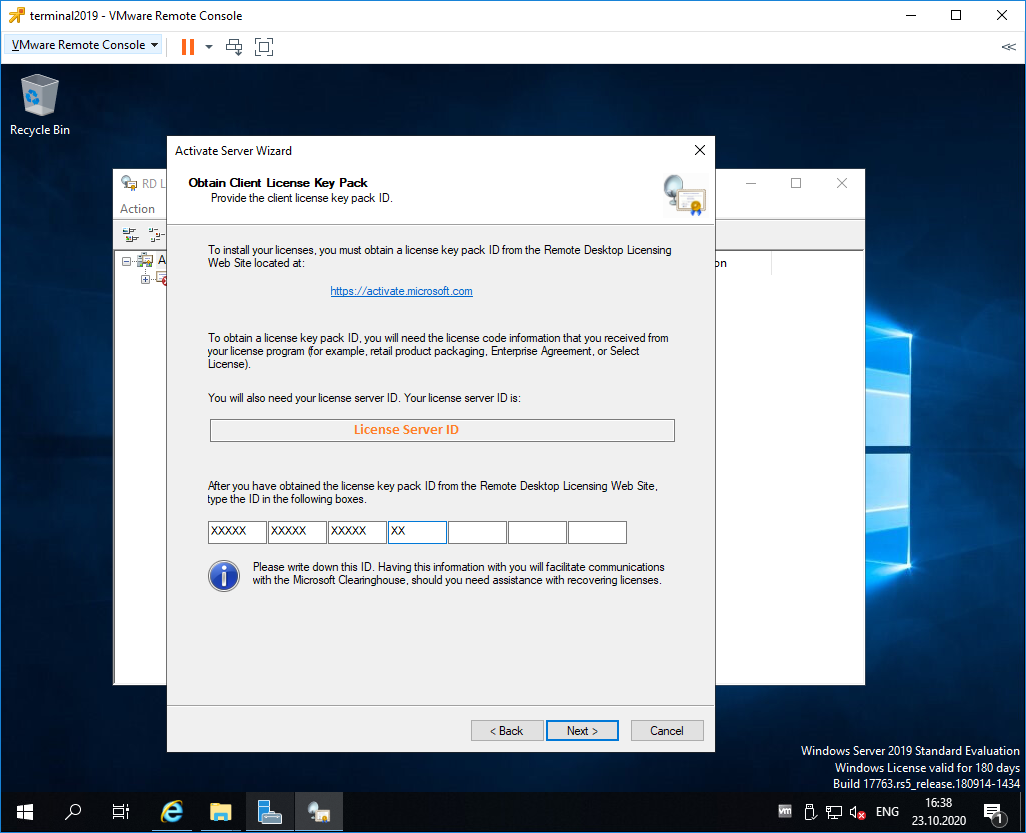

Нас просят ввести license key pack ID. Возвращаемся к браузеру.

Вставляем License Server ID, в качестве программы лицензирования, по идее он уже должен сюда переместиться из предыдущего окна. License Program выбираем Enterprise agreement. Указываем компанию и страну. Next.

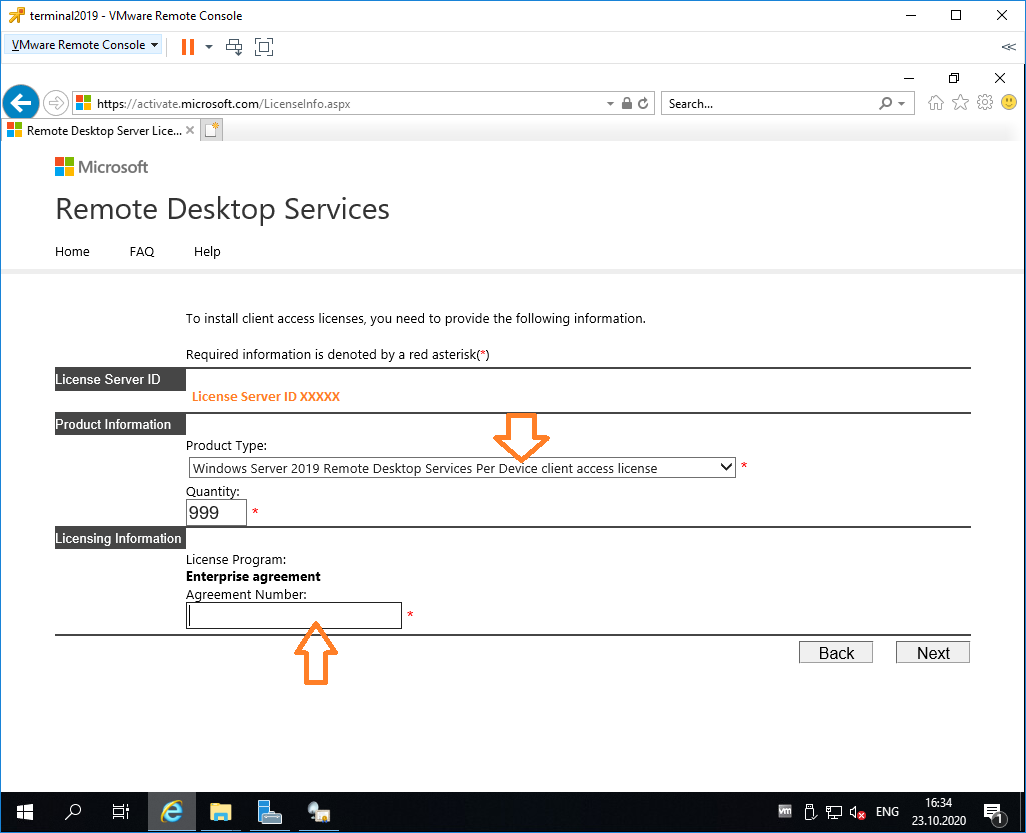

Выбираем тип продукта: Windows Server 2019 Remote Desktop Services Per Device client access license. Указываем количество лицензий. Обязательно соглашение Enterprise agreement, или ищем в интернете который подойдет…

Настройка и лицензирование терминального сервера Windows Server 2016

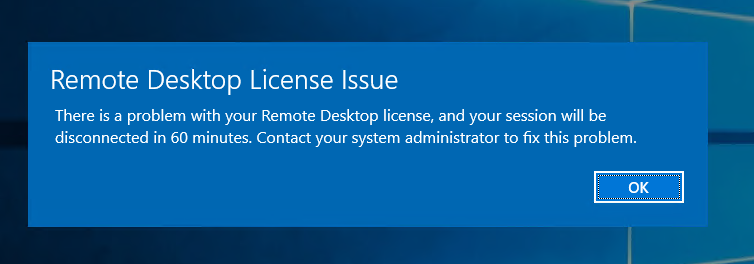

Не стоит выбирать лицензии Per User, иначе потом вы получите такую ошибку:

Next.

Ну вот мы и получили нужные нам клиентские лицензии. Копируем.

Вводим ключ в мастер. Next.

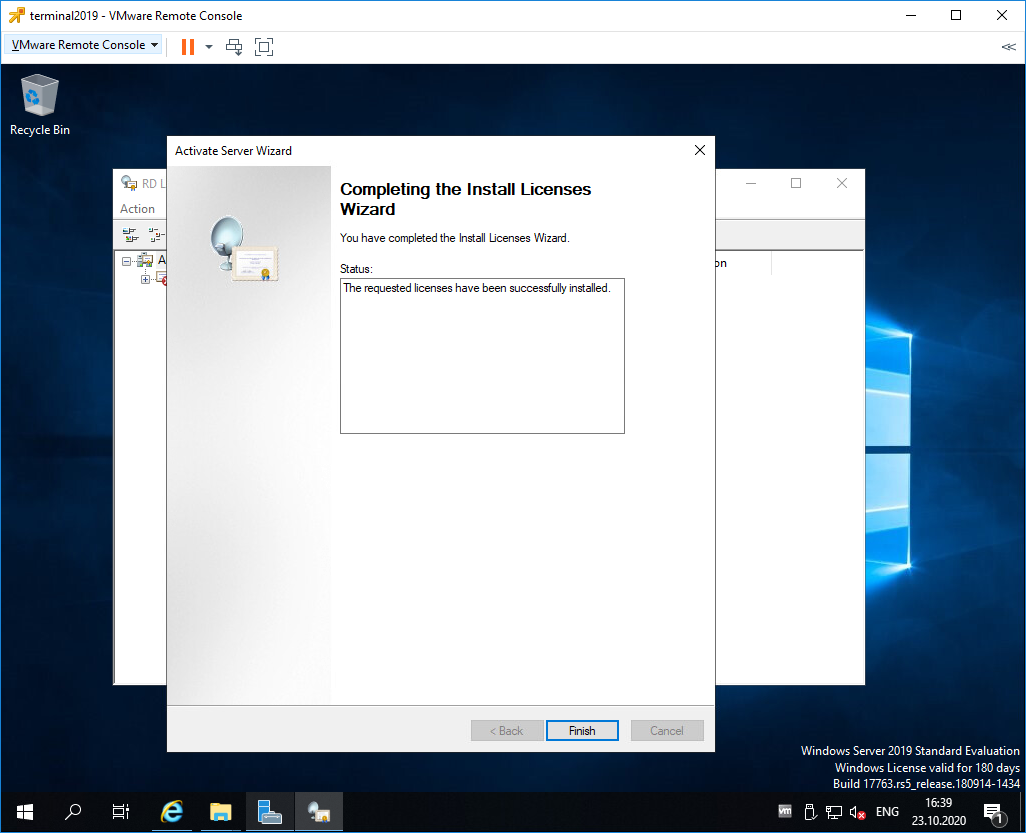

Finish.

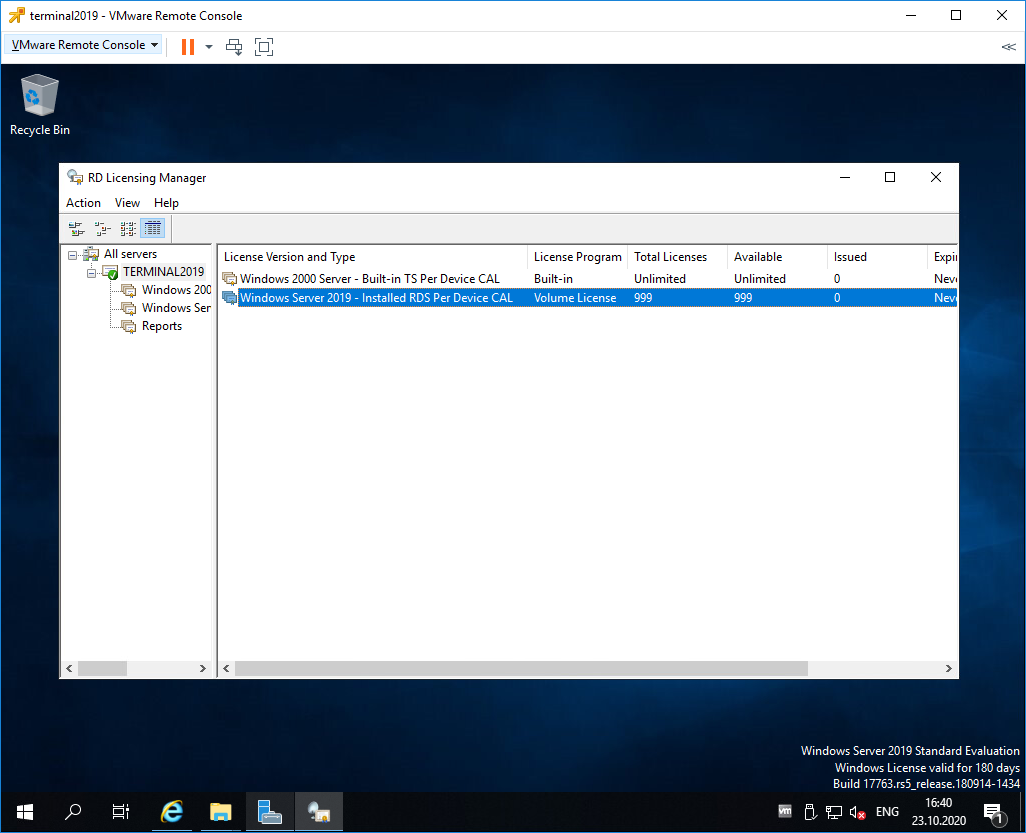

Возвращаемся к Remote Desktop Licensing Manager. Сервер активирован. Лицензии получены. Кстати, они начнут тратиться после окончания триального периода.

Роль Remote Desktop Session Host

Входим в Server Manager. Справа вверху выбираем Manage > Add Roles and Features.

Попадаем в раздел Before You Begin.

Это начальная страница, пропускаем. Next.

Попадаем в раздел Installation Type. Выбираем Role-based or feature-based installation. Next.

Попадаем в раздел Server Selection. Выбираем текущий сервер. Next.

Попадаем в раздел Server Roles. Выделяем галкой роль Remote Desktop Session Host.

Нам предлагают установить дополнительные фичи, соглашаемся. Add Features.

Роль Remote Desktop Session Host выделена. Next.

Попадаем в раздел Features, ничего не выделяем. Next.

Попадаем в раздел Confirmation. Ставим галку Restart the destination server automatically if required. Отображается предупреждение, что сервер может быть перезагружен. Yes.

Install.

Начинается процесс установки роли.

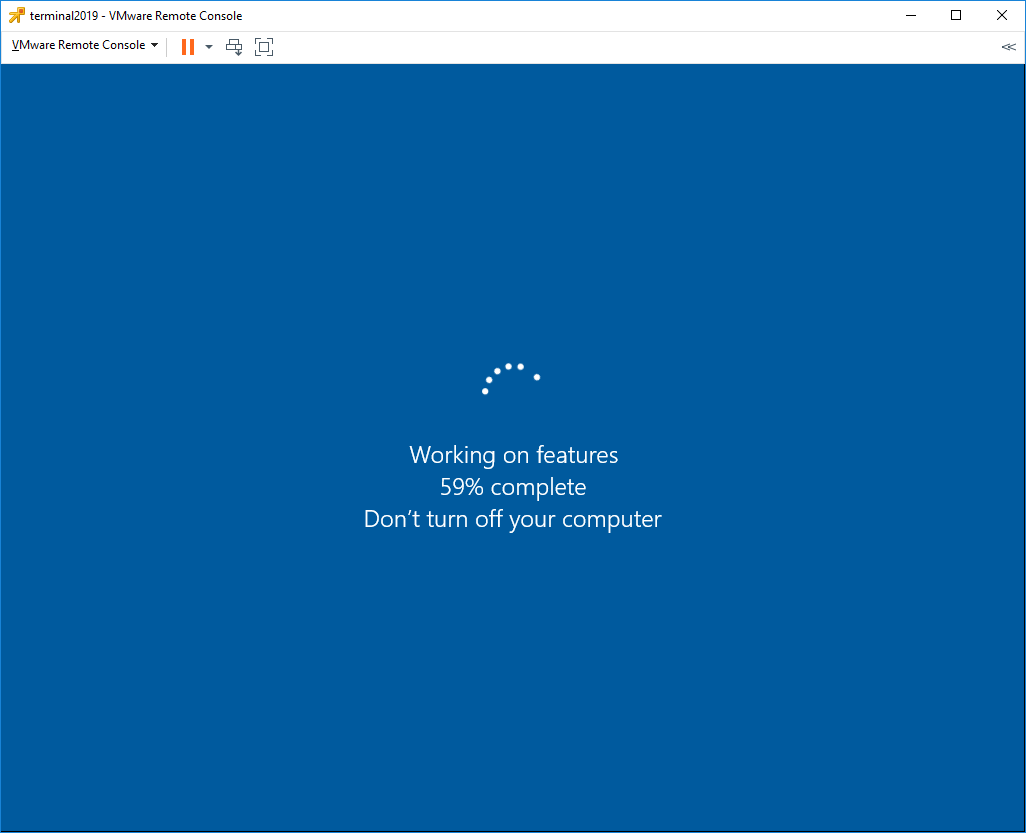

Сервер перезагружается.

В процессе устанавливаются компоненты.

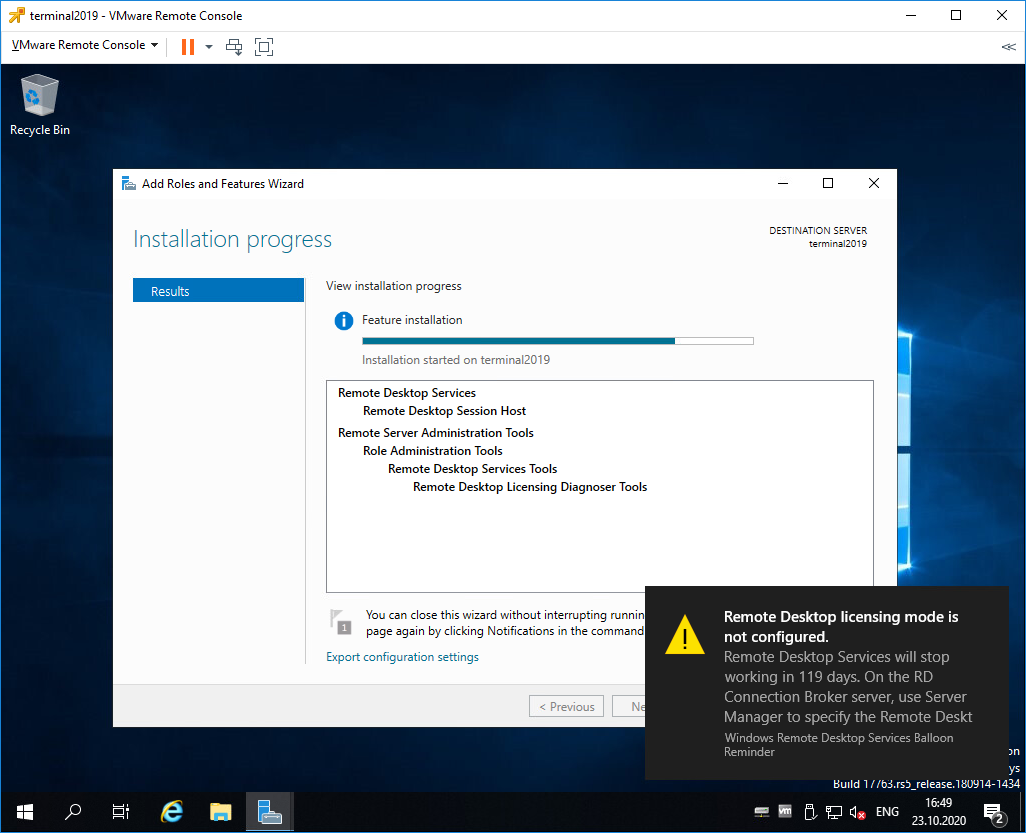

После перезагрузки автоматически продолжается установка роли. Триальный период работы терминального сервера — 119 дней.

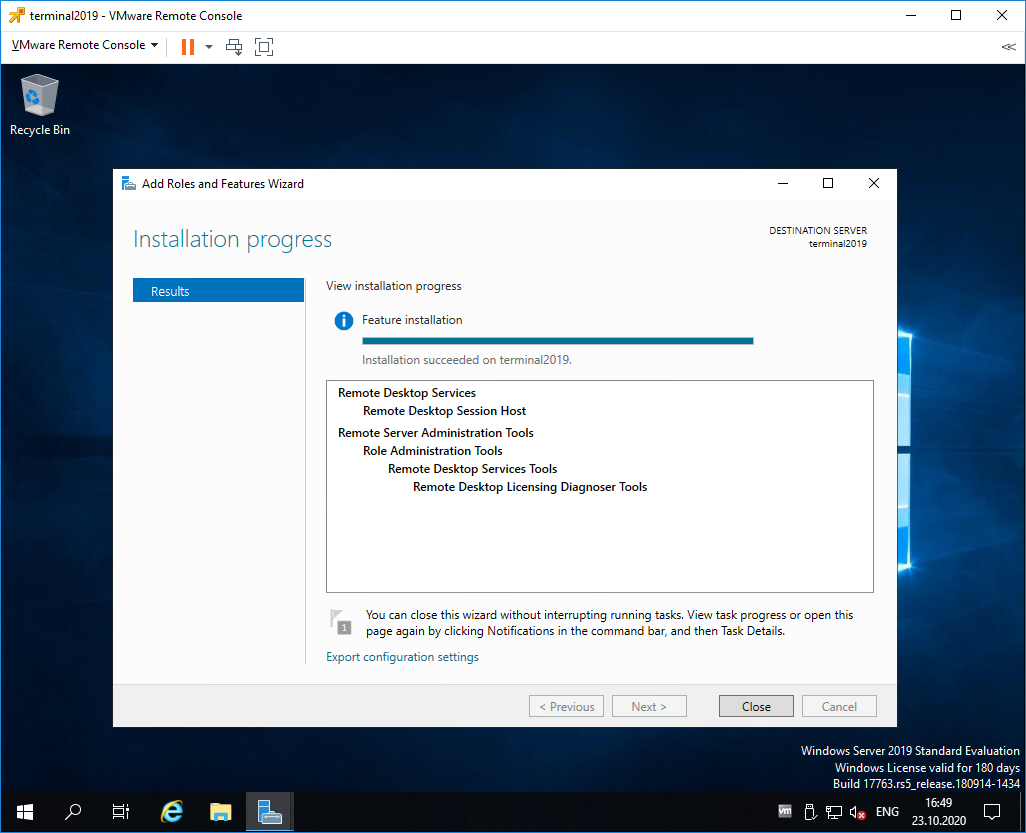

Роль Remote Desktop Session Host успешно установлена. Close.

Открываем Windows Administrative Tools.

Переходим в папку Remote Desktop Services.

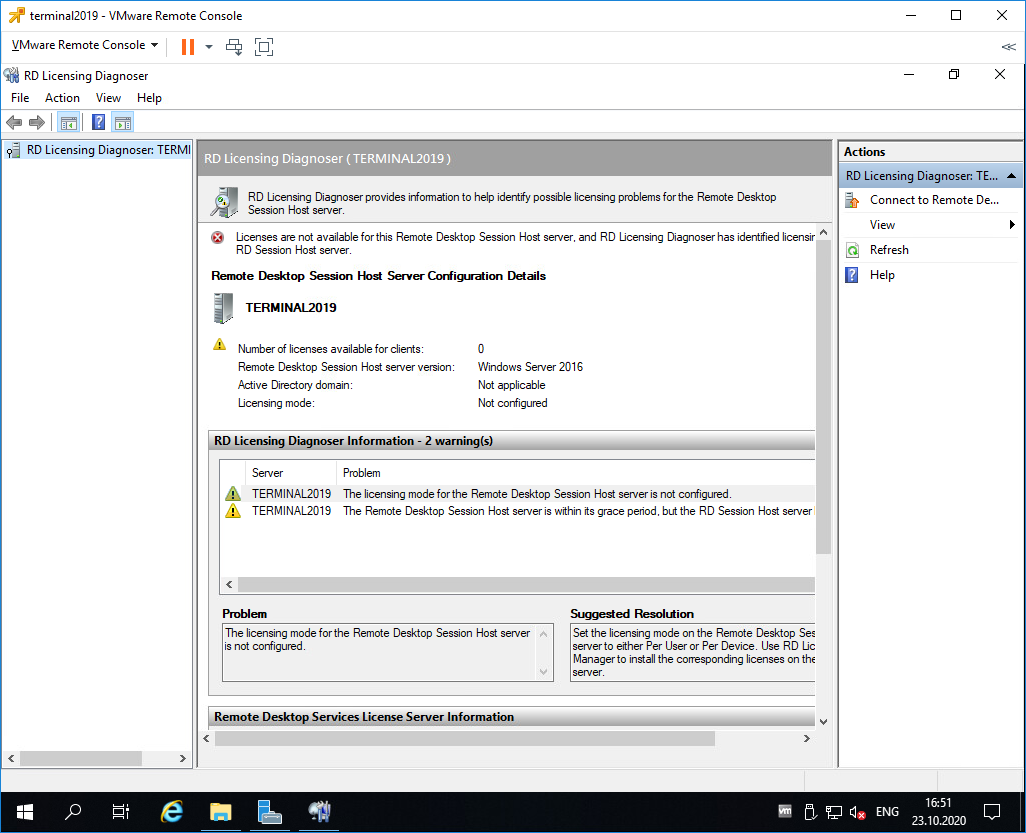

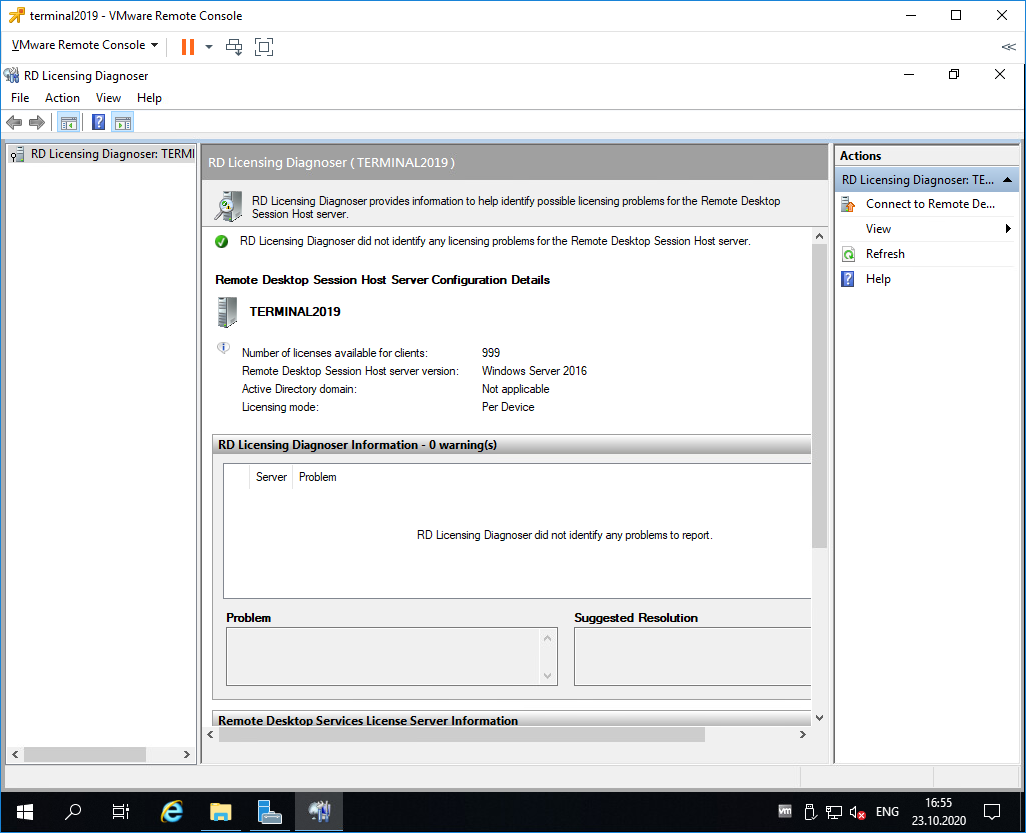

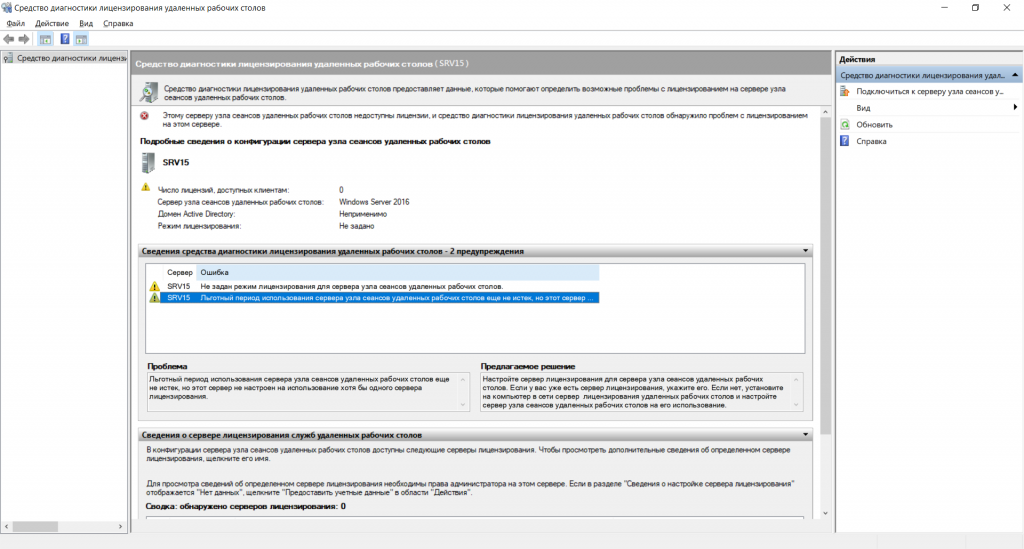

Запускаем оснастку Remote Desktop Licensing Diagnoser.

Видим ошибку.

The licensing mode for Remote Desktop Session Host server is not configured.

Выполняем gpedit.msc.

gpedit.msc

Откроется Local Group Policy Editor.

Раскрываем Computer Configuration > Administrative Templates > Windows Components > Remote Desktop Services > Remote Desktop Session Host > Licensing.

Редактируем Use the specified Remote Desktop license servers.

Включаем — Enabled. В поле «License server to use» прописываем сервер, с которого получать лицензии, в моём случае «localhost». OK.

Редактируем Set the Remote Desktop licensing mode.

Включаем — Enabled. В поле «Specify the licensing mode for the RD Session Host server» устанавливаем значение Per Device. OK.

Снова запускаем оснастку Remote Desktop Licensing Diagnoser. Теперь всё зелёное, ошибок нет.

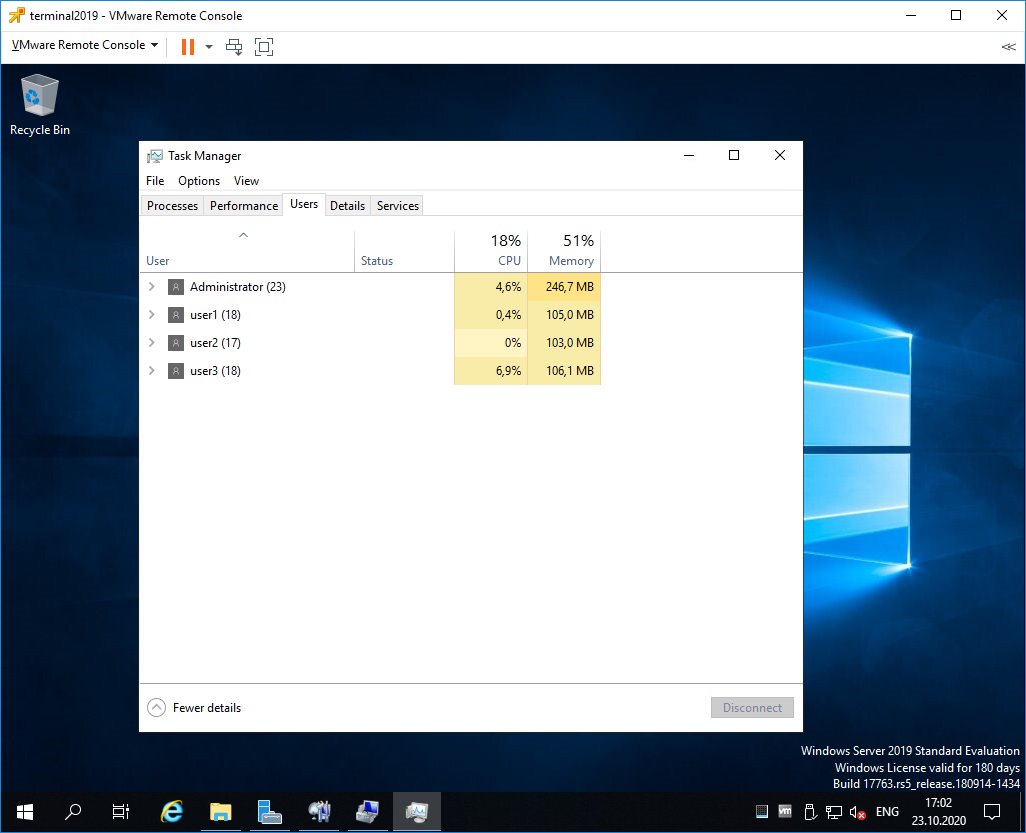

Практические испытания

Поскольку мы с вами системные администраторы 99 уровня, то нам нужно провести практические испытания терминального сервера.

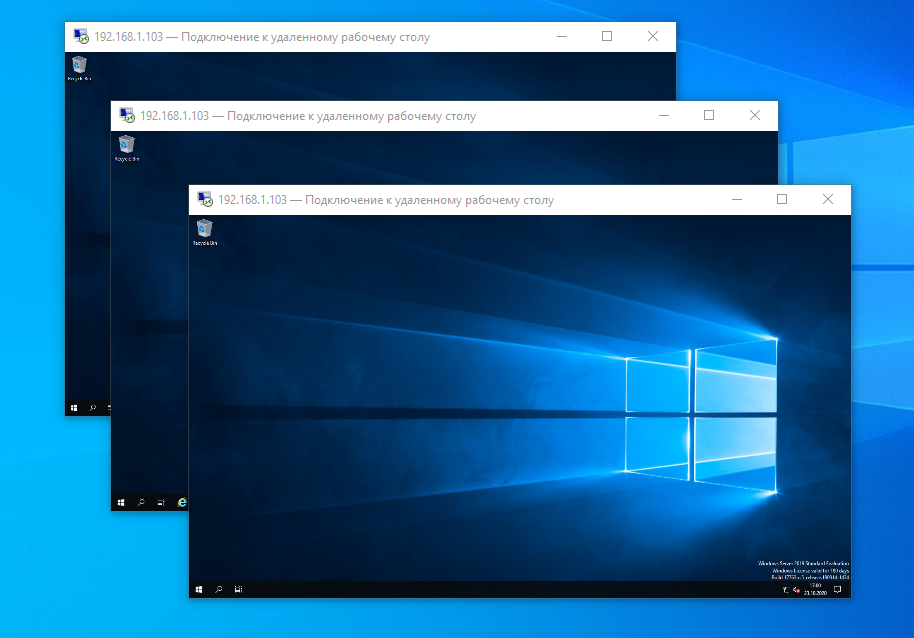

На терминальном сервере создаём трёх локальных пользователей: user1, user2, user3.

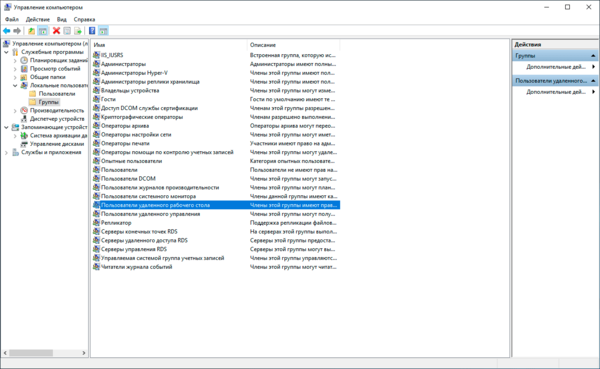

Включаем их в группу Remote Desktop Users.

Коннектимся под этими пользователями к терминальному серверу по RDP.

Есть три активных сеанса.

Заключение

Мы с вами успешно создали терминальный сервер Windows Server 2019 в рабочей группе WORKGROUP без домена. 120 дней терминальный сервер будет работать в триальном режиме, затем начнёт использовать лицензии Per Device. Для подключения к терминальному серверу требуется создать локальную учётную запись и включить её в группу Remote Desktop Users.

9 марта 2025 г. 11:00

872

Содержание:

- Настройка лицензирования RDS

- Конфигурация параметров через групповую политику

- Настройка пользователей и доступа

- Оптимизация производительности сервера терминалов

- Обеспечение безопасности RDS

- Решение распространённых проблем

- Вывод

Сервер терминалов в Windows Server 2019 позволяет организовать удаленный доступ пользователей к программам и файлам, запущенным на сервере. Для стабильной и безопасной работы требуется правильная настройка RDS Windows Server 2019, включая лицензирование, параметры удаленного рабочего стола, безопасность и права пользователей. В этом руководстве подробно рассмотрим все этапы настройки.

Настройка лицензирования RDS

О том, как установить терминальный сервер в Windows Server 2019, мы рассказывали в другой своей статье. После того как произошла установка роли терминального сервера на Windows Server 2019 сервер работает в пробном режиме, позволяя пользователям подключаться без активации лицензий. Этот период длится 120 дней, после чего подключение становится невозможным. Чтобы избежать сбоев, необходимо настроить сервер лицензирования.

1. Откройте «Диспетчер серверов» и перейдите в раздел «Remote Desktop Services» → «Диспетчер лицензирования удаленных рабочих столов».

2. Выберите ваш сервер, нажмите правой кнопкой мыши и выберите «Активировать сервер».

3. В мастере активации выберите автоматическое подключение и следуйте инструкциям.

4. После активации нажмите «Установить лицензии».

5. Укажите программу лицензирования (например, Open License) и введите лицензионный ключ. Если у вас еще нет ключа активации RDS, купить по отличной стоимости и с мгновенной доставкой можно здесь.

6. Выберите режим лицензирования:

-

- На пользователя (Per User) – лицензия привязывается к конкретному пользователю.

- На устройство (Per Device) – лицензия закрепляется за конкретным устройством.

После выполнения этих шагов лицензирование будет настроено, а сервер сможет корректно выдавать лицензии пользователям.

Конфигурация параметров через групповую политику

Чтобы сервер терминалов работал стабильно, необходима в Windows Server 2019 настройка удалённого рабочего стола через редактор локальной групповой политики.

1. Откройте редактор локальной групповой политики (gpedit.msc).

2. Перейдите в «Конфигурация компьютера» → «Административные шаблоны» → «Компоненты Windows» → «Службы удаленных рабочих столов».

3. Включите параметр «Использовать указанные серверы лицензирования удаленных рабочих столов» и укажите имя сервера лицензирования.

4. Активируйте «Задать режим лицензирования удаленных рабочих столов» и выберите тип лицензии.

5. Включите параметр «Требовать проверку подлинности на уровне сети» для повышения безопасности.

Эти параметры помогут избежать проблем с лицензированием и обеспечат более безопасную работу терминального сервера.

Настройка пользователей и доступа

После активации лицензий необходимо разрешить пользователям подключаться к серверу терминалов. Вот как это сделать:

- Откройте «Параметры системы» → «Дополнительные параметры системы» → «Удаленный доступ».

- В разделе «Удаленный рабочий стол» выберите «Разрешить подключения».

- Нажмите «Выбор пользователей» и добавьте всех, кто должен иметь доступ.

- Для массового управления пользователями можно использовать lusrmgr.msc (если сервер не в домене) или Active Directory Users and Computers (если сервер в домене).

Если пользователь не добавлен в группу «Пользователи удаленного рабочего стола», он не сможет подключиться к серверу. Убедитесь, что в параметрах удаленного доступа все необходимые пользователи имеют разрешение.

Оптимизация производительности сервера терминалов

Чтобы сервер мог поддерживать большое количество одновременных подключений, также необходима настройка сервера удаленных рабочих столов Windows Server 2019 и оптимизация параметров производительности. Отключение ненужных визуальных эффектов снижает нагрузку на процессор и видеокарту, а ограничение числа активных сеансов помогает избежать перегрузки системы. Использование протокола UDP вместо TCP уменьшает задержки в RDP-сессиях, а включение сжатия данных позволяет экономить сетевые ресурсы. Если сервер обслуживает большое количество пользователей, можно настроить балансировку нагрузки или распределить подключения между несколькими узлами RDS.

Обеспечение безопасности RDS

Чтобы терминальный сервер работал безопасно, важно настроить RD Gateway, который позволяет скрыть RDP-сервер от прямого доступа и создать защищенный туннель для подключения пользователей. Включение проверки подлинности на уровне сети (NLA) и использование двухфакторной аутентификации снижают вероятность взлома. Ограничение подключений по IP-адресам и настройка брандмауэра Windows позволяют контролировать входящие соединения. Также рекомендуется задать лимит на количество неудачных попыток входа, чтобы предотвратить атаки перебором паролей, и регулярно обновлять систему для устранения уязвимостей.

Решение распространённых проблем

Иногда в Windows Server 2019 настройка терминального сервера вызывает ошибки, мешающие работе. Если сервер завершает сеансы сразу после подключения, возможно, не активированы лицензии или не задан сервер лицензирования. Следует проверить настройки через диспетчер серверов и групповые политики.

Если пользователи не могут подключиться, убедитесь, что они добавлены в группу «Пользователи удаленного рабочего стола». Также проверьте, что в параметрах системы разрешены RDP-подключения. Если соединение нестабильное, возможно, проблема связана с сетью. В таком случае рекомендуется проверить настройки сетевого адаптера, обновить драйверы и включить протокол UDP для RDP.

Проблемы могут возникать по разным причинам, но чаще всего они связаны с некорректными настройками лицензирования и политики безопасности.

Вывод

Грамотная настройка терминального сервера Windows Server 2019 обеспечивает стабильную работу, безопасный доступ и удобное управление пользователями. Оптимизированная система снижает нагрузку, а продуманная защита предотвращает несанкционированные подключения, делая удалённую работу надежной и эффективной.

Кроме очевидных достоинств сервер терминалов имеет ряд недостатков, к самым распространенным можно отнести сложности с организацией печати, особенно для удаленных клиентов, работающих с домашних устройств, а также затруднения в доступе к локальным файлам на сервере и наоборот. Также следует принимать во внимание, что терминальный доступ достаточно дорогое решение: кроме лицензий клиентского доступа CAL каждое подключение должно быть покрыто специальной лицензией Remote Desktop Services CAL.

Прежде всего откроем Диспетчер серверов и запустим Мастер добавления ролей и компонентов в котором выберем пункт Установка ролей или компонентов.

В разделе Выбор ролей сервера выбираем Службы удаленных рабочих столов:

Затем пролистываем мастер до раздела Выбор служб ролей, где выбираем Remote Desktop Session Host (Узел сеансов удаленных рабочих столов) и Лицензирование удаленных рабочих столов:

Продолжим установку и обязательно перезагрузим сервер. На этом установка необходимых ролей закончена, приступим к настройке. Начнем с Сервера лицензирования. Это совершенно отдельная сущность, работающая независимо от терминальных служб, которая может располагаться на любом из узлов сети и обслуживать несколько терминальных серверов.

Снова откроем Диспетчер серверов и перейдем в Средства — Remote Desktop Services — Диспетчер лицензирования удаленных рабочих столов, выберем из списка наш сервер и в меню правой кнопки мыши нажмем Активировать сервер.

В открывшемся мастере выбираем Метод подключения — Авто:

Заполняем требуемые данные о владельце сервера:

Поля на следующем экране можно оставить пустыми и перейти к активации, которая будет выполнена в автоматическом режиме. По завершении работы Мастер активации сервера запустит Мастер установки лицензий с помощью которого можно установить на Сервер лицензирования приобретенные вами Remote Desktop Services CAL.

Прежде всего следует выбрать программу лицензирования в рамках которой были получены лицензии, скорее всего это будет OpenLicense или пакет лицензий в розницу.

В зависимости от выбранной программы следующее окно может выглядеть по-разному, в нем потребуется ввести данные о приобретенной лицензии. Также может потребоваться указать тип (на устройство или на пользователя) и количество приобретенных лицензий.

После завершения работы мастера вы увидите в Диспетчере лицензирования установленный пакет лицензий. Если у вас несколько пакетов лицензий, то следует щёлкнуть правой кнопкой мыши на любой пакет лицензий и выбрать в выпадающем меню пункт Установить лицензии, там же можно выполнить Преобразование лицензий изменив их тип (на устройство или на пользователя), если используемая вами программа лицензирования это позволяет.

В отличие от Сервера лицензирования Узел сеансов удаленных рабочих столов (другими словами, терминальный сервер) при установке в рабочей группе не имеет никаких инструментов управления и для его настройки нам придется воспользоваться Локальными групповыми политиками. Для этого запустим оснастку gpedit.msc и перейдем в Конфигурация компьютера — Административные шаблоны — Компоненты Windows — Службы удаленных рабочих столов.

Если мы войдем внутрь раздела Узел сеансов удаленных рабочих столов, то увидим вполне привычный любому, кто хоть раз настраивал терминальный сервер, набор настроек. Мы не будем рассматривать их все, разберем только самые необходимые.

Начнем с раздела Лицензирование, в нем откроем политику Использовать указанные серверы лицензирования удаленных рабочих столов и укажем адрес или имя узла Сервера лицензирования, в нашем случае это этот же самый сервер.

Затем перейдем к политике Задать режим лицензирования удаленных рабочих столов и укажем там тип активированных нами лицензий. Будьте внимательны, при несоответствии режима лицензирования и типа активированных лицензий доступ пользователей к серверу может оказаться невозможен.

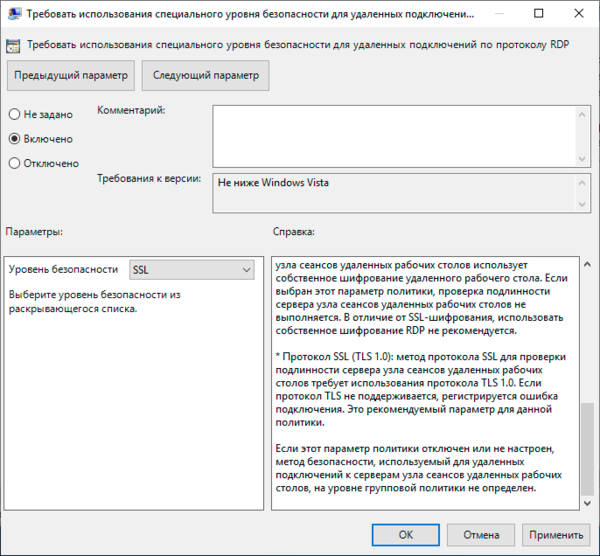

Следующий важный раздел — Безопасность. В нем включаем политику Требовать использования специального уровня безопасности для удаленных подключений где устанавливаем значение SSL. Это отключает использование небезопасного собственного шифрования RDP, но делает невозможным подключение устаревших клиентов.

Здесь же включим еще одну политику Требовать проверку подлинности пользователя для удаленных подключений путем проверки подлинности на уровне сети, это принудительно включит проверку подлинности клиента на уровне сети (NLA), т.е. без создания пользовательского сеанса, что увеличивает безопасность и снижает нагрузку на сервер. Если данная политика не задана, то используются локальные политики клиента, начиная с Windows 8 и Server 2012 проверка подлинности на уровне сети используется по умолчанию.

Остальные политики можете настраивать исходя из собственных потребностей, назначение большинства из них понятно из названия, также каждая из них содержит достаточно подробную справку.

Для того, чтобы пользователи имели возможность подключаться к терминальному серверу они должны быть участниками группы Пользователи удаленного рабочего стола.

Также доступ имеют пользователи группы Администраторы, но есть одна существенная тонкость. Для целей настройки и управления сервером разрешается два нелицензируемых удаленных сеанса, доступных группе Администраторы, выполнять работу на сервере в таких сеансах нельзя, это будет нарушением лицензионного соглашения.

Отсюда проистекает и правильный ответ на один не самый очевидный вопрос: следует ли включать администраторов в группу Пользователи удаленного рабочего стола? Конечно же нет, в противном случае вы должны будете обеспечить такое подключение лицензией, а в режиме лицензирования на устройство лицензия на компьютер администратора будет выдана автоматически.

Напоследок немного коснемся лицензий, если мы вернемся в Диспетчер лицензирования, то можем заметить, что количество выданных лицензий может не соответствовать количеству подключений. Поэтому коротко разберем, как происходит этот процесс. В режиме лицензирования на пользователя сервер лицензирования не контролирует количество фактических подключений и выдает каждому подключившемуся в этом режиме пользователю временную лицензию при условии, что активирована хотя бы одна лицензия. В данном случае контроль необходимого количества лицензий ложится на администратора.

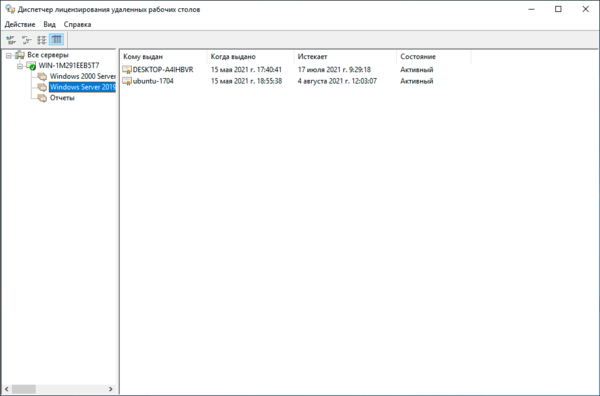

В режиме на устройство каждый подключившийся первый раз клиент получает временную лицензию сроком на 90 дней, при повторном подключении сервер вместо временной лицензии выдает постоянную на срок от 52 до 89 дней, время действия лицензии выбирается случайным образом. На скриншоте ниже обратите внимание на срок действия выданных в один и тот же день лицензий.

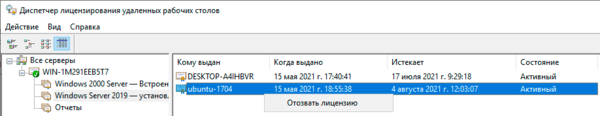

Если устройство, на которое выдана лицензия вышло из строя или больше не является частью сети, то лицензию можно отозвать, для этого щелкните на лицензии правой кнопкой мыши и выберите действие Отозвать лицензию.

Однако следует принимать во внимание достаточно серьезные ограничения: нельзя отозвать более 20% лицензий в течении 75 дней.

Существует достаточно распространенная ошибка — несоответствие режима лицензирования активированным лицензиям. Здесь может быть два варианта развития событий:

- Режим лицензирования на устройство, лицензии на пользователя — каждый подключившийся клиент получит временную лицензию на 90 дней, по истечении этого срока доступ к серверу будет невозможен.

- Режим лицензирования на пользователя, лицензии на устройство — при наличии активированной лицензии любого типа клиент будет получать каждый раз новую временную лицензию, но такой режим работы будет однозначным нарушением правил лицензирования.

Краткая инструкция по быстрому развёртыванию сервера удалённых рабочих столов на ОС Microsoft Windows Server 2019 Standard по протоколу RDP.

Для установки сервера терминалов запускаем Диспетчер серверов

В меню в пункте Управление выбираем Добавить роли и компоненты

В Типе установки выбираем Установка ролей и компонентов

Выбор сервера — текущий сервер, к которому будут подключаться клиенты

В Ролях сервера ставим чек-бокс на пункте Службы удалённых рабочих столов

В пункте Компоненты пока оставляем всё как есть.

Переходим в меню Службы удалённых рабочих столов в Службы ролей и ставим чек-боксы на пунктах Remote Desktop Session Host и Лицензирование удалённых рабочих столов

Ставим чек-бокс на Автоматический перезапуск конечного сервера

и сервер начнёт установку службы и необходимых компонентов.

После этого система перезапустится и продолжит устанавливать компоненты.

После перезагрузки машины система уведомит об успешном окончании установки

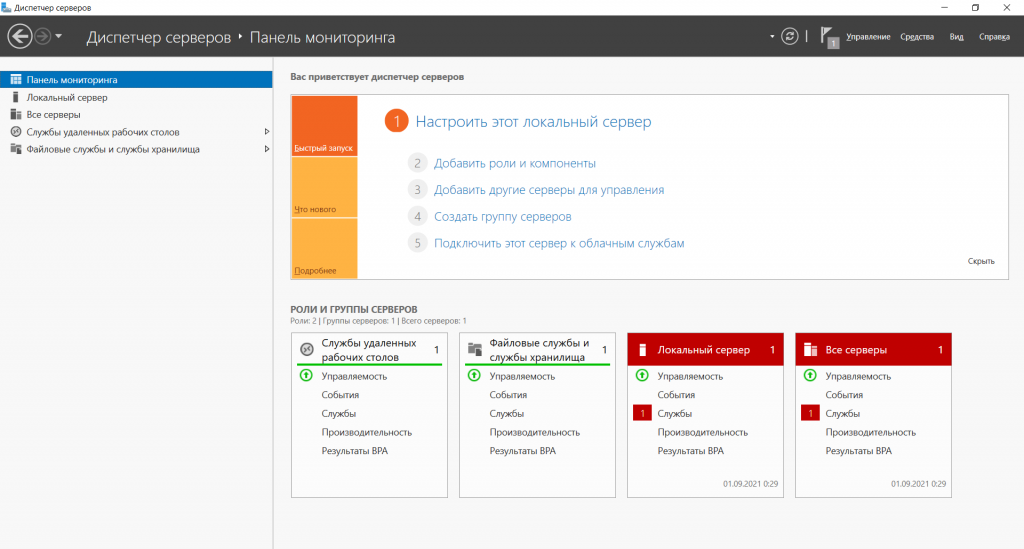

В Панели мониторинга в пункте Роли и группы серверов появится виджет Службы удалённых рабочих столов

В меню в пункте Средства переходим в Диспетчер лицензирования удалённых рабочих столов

Появится консоль со списком серверов. Кликаем по нелицензированному серверу и вводим код сервера лицензирования

В Средствах диагностики лицензирования удалённых рабочих столов в Сведениях мы увидим сообщение о прохождении тестового периода использования сервера узла сеансов удалённых рабочих столов.

После окончания на клиентах можно запускать Подключение к удалённому рабочему столу или команду

# mstsc

На этом установка завершена.

Необходимо помнить о лицензировании сервера терминалов.