Все способы:

- Что такое процесс svchost

- Почему Svchost работает от имени пользователя

- Проверка файлов svchost.exe и DLL

- Вопросы и ответы: 2

Что такое процесс svchost

Как и в предыдущих версиях системы, svchost.exe в Windows 10 является основным процессом, отвечающим за запуск хранящихся в файлах DLL служб, в том числе критически важных и необходимых для работы операционной системы. Также svchost является родительским для процессов диспетчеров сетевых подключений, устройств Plug and Play и HID, «Центра обновления», «Защитника Windows» и других важных компонентов. В «Диспетчере задач» эти процессы имеют название svchost.exe.

Как и большинство критически важных процессов, svchost работает от имени системы, также его владельцем могут быть сервисы LOCAL SERVICE и NETWORK SERVICE. Однако нельзя исключать, что вам встретится процесс svchost, запущенный от имени пользователя. Последнее может насторожить, поскольку работа этого процесса от имени пользователя не является для него характерной. В связи с этим у многих начинающих пользователей нередко возникают опасения по поводу возможного заражения компьютера вирусом, маскирующимся под процесс svchost.

Почему Svchost работает от имени пользователя

Сама по себе работа процесса svchost от имени пользователя не является признаком присутствия в системе вредоносного программного обеспечения. Так, процесс svchost может запускать так называемые пользовательские службы, например отвечающую за обмен с сервером Microsoft зашифрованными данными службу «Connected Devices Platform User Service». Чтобы убедиться в безопасности запущенного от имени пользователя процесса svchost, выполните следующие действия.

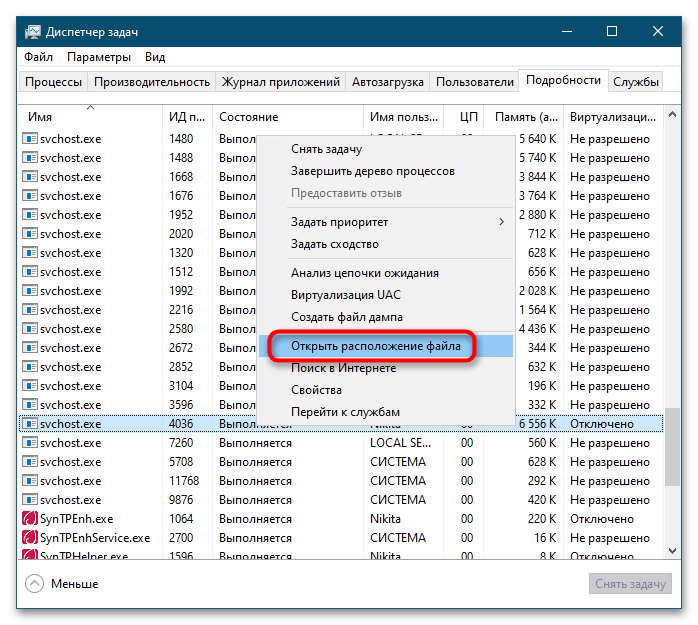

- Кликните в «Диспетчере задач» по процессу «svchost» правой кнопкой мыши и выберите из контекстного меню опцию «Открыть расположение файла».

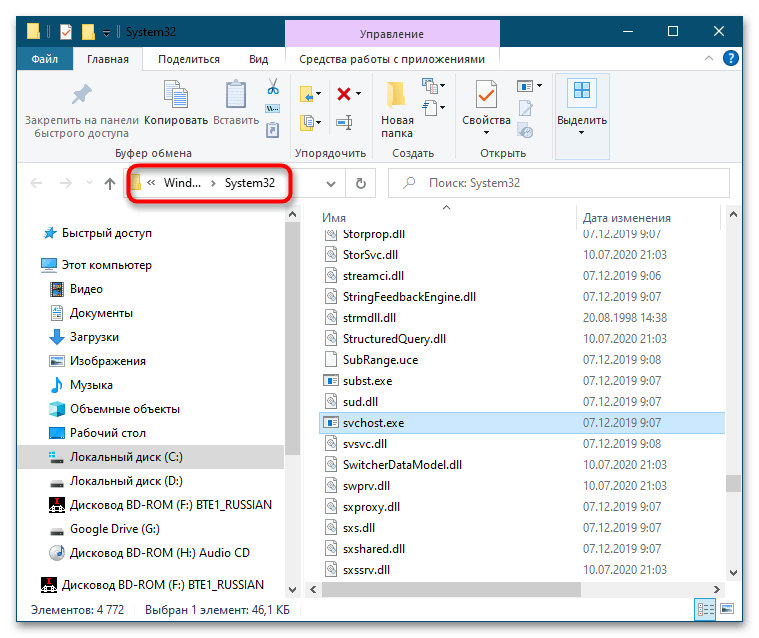

- При этом в «Проводнике» должно открыться расположение

C:\Windows\System32с выделенным файлом svchost.exe. Если вдруг вы обнаружите svchost.exe в другой папке кроме «System32» и «SysWOW64», скорее всего, это вредоносный поддельный файл.

Читайте также: Борьба с компьютерными вирусами

Проверка файлов svchost.exe и DLL

Дополнительно вы можете проверить процесс svchost.exe и связанные с ним динамические библиотеки на предмет вирусной активности. Лучше всего для этих целей использовать стороннюю бесплатную утилиту Process Explorer.

Скачать Process Explorer с официального сайта

- Скачайте архив с утилитой с сайта разработчика, распакуйте и запустите исполняемый файл procexp.exe от имени администратора.

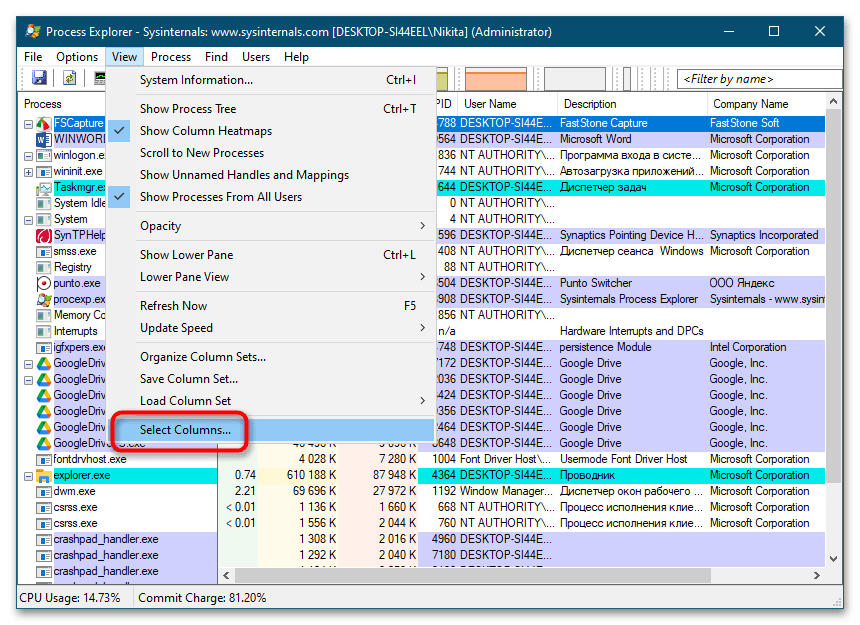

- Перейдите в меню пункт «View» → «Select Columns», чтобы открыть окошко выбора колонок.

- Отметьте флажками пункты «User Name» и «Virus Total» и нажмите «OK».

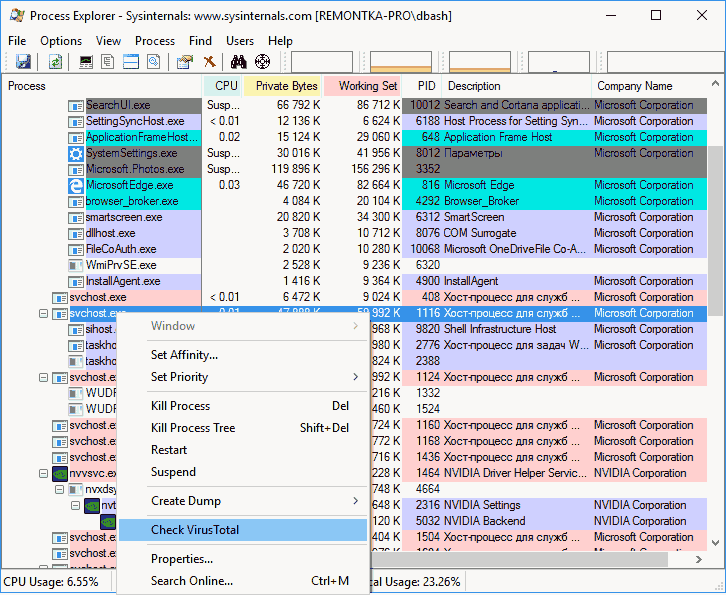

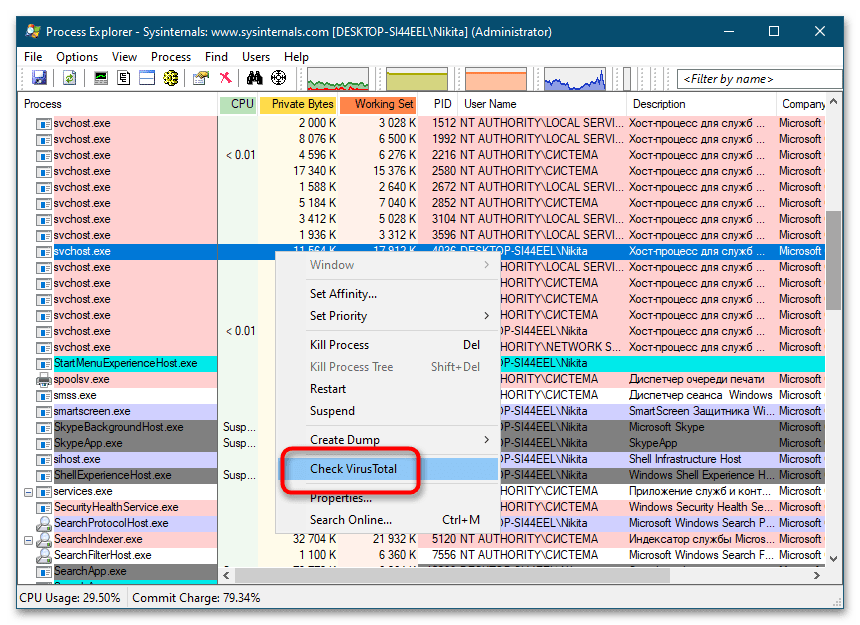

- Отыщите в главном окне утилиты работающий от имени пользователя процесс «svchost», кликните по нему правой кнопкой мыши и выберите из контекстного меню функцию «Check Virus Total».

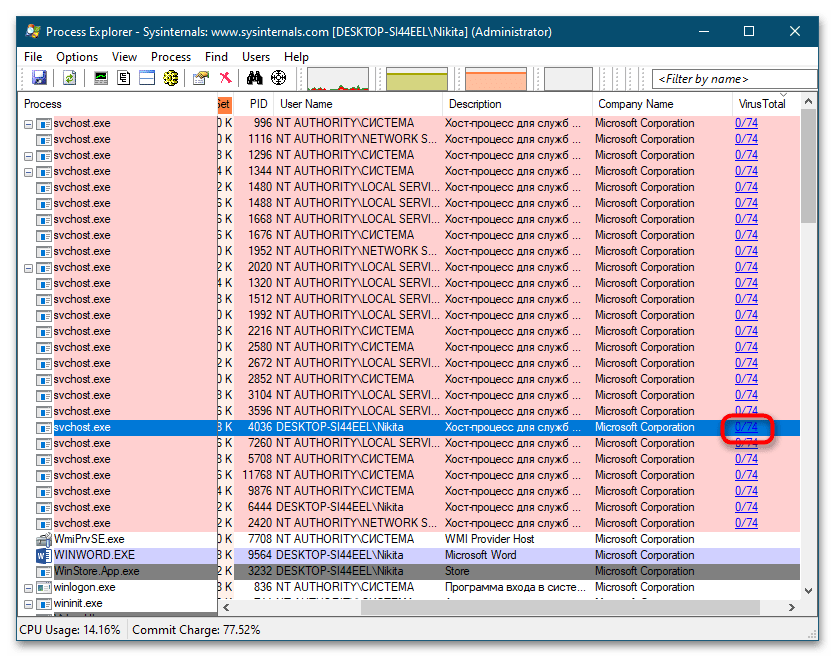

- Результат проверки будет указан в колонке «Virus Total». Первой цифрой в результате должна быть 0, то есть ни один из антивирусных движков не должен идентифицировать файл svchost.exe как вредоносный.

Дополнительно можно изучить список связанных с процессом динамических библиотек. Чтобы его получить, нажмите комбинацию клавиш Ctrl + D. При желании и наличии времени вы можете проверить DLL на предмет заражения тем же способом, которым проверяли файл procexp.exe.

Наша группа в TelegramПолезные советы и помощь

Отличная новость для всех пользователей Linux: в нашей линейке продуктов для частных пользователей появилось защитное решение Kaspersky для Linux. Теперь наша защита, завоевавшая больше всех наград в мире, позволяет домашним пользователям максимально обезопасить все свои устройства с самыми популярными операционными системами — Windows, Linux, macOS, Android и iOS — от киберугроз c помощью единой подписки Kaspersky для Linux.

Если вы считали, что киберугрозы обходят Linux стороной, пора пересмотреть взгляды. За последние пять лет количество вредоносов для этой ОС выросло в 20 раз! Среди них — майнеры, шифровальщики и даже зловреды, внедряемые в исходный код популярных программ: так, недавняя атака с бэкдором в утилите архивации XZ, встроенной во многие популярные дистрибутивы Linux, могла стать самой массовой атакой на экосистему Linux за всю историю ее существования.

Помимо вирусов, не менее актуальны для пользователей Linux и другие угрозы, распространенные на всех платформах, — фишинг, вредоносные сайты, кража паролей, банковских и персональных данных.

При этом интерес к устройствам под управлением Linux растет из года в год. И для того чтобы обеспечить наших пользователей стопроцентной защитой на любых операционных системах, мы адаптировали наше защитное решение Kaspersky Endpoint Security для бизнеса, уже много лет используемое по всему миру, под нужды домашних пользователей.

Что умеет Kaspersky для Linux?

Среди ключевых функций Kaspersky для Linux:

проверка системы и устройства, а также отдельных файлов для поиска и удаления вредоносных программ;

проверка на наличие угроз съемных носителей, включая USB-накопители и жесткие диски, при их подключении к компьютеру;

обнаружение вредоносных программ благодаря анализу поведения на устройстве, обеспечивающее проактивную защиту;

защита от вредоносных программ в Интернете;

уведомления о попытке перейти по фишинговой ссылке.

Надежный антивирус просканирует и заблокирует зараженные файлы, папки и приложения при обнаружении вирусов, троянов-шифровальщиков, программ-вымогателей, стилеров паролей и других зловредов, предотвращая заражение вашего компьютера, других устройств и всей сети.

Анти-фишинг предупреждает о фишинговых ссылках в электронных письмах и на веб-сайтах, защищая ваши пароли, логины и банковские данные от кражи.

Защита онлайн-платежей проверит безопасность сайтов банков и интернет-магазинов перед выполнением денежных операций.

Защита от криптоджекинга предотвратит несанкционированный майнинг криптовалюты на вашем устройстве и снижение скорости его работы.

Проверка съемных носителей — USB-накопителей и внешних жестких дисков — при подключении к компьютеру защитит от распространения вирусов самым старым и традиционным методом.

View the full article

#1

Kenzot

- Posters

- 8 Сообщений:

Newbie

Отправлено 09 Апрель 2018 — 17:19

Здравствуйте!

В общем, такие вот непонятки.

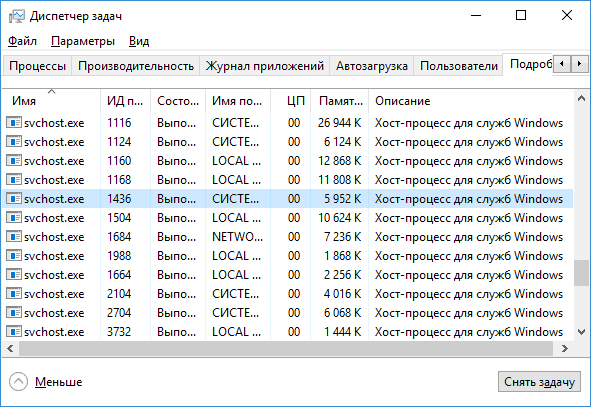

Заметил в диспетчере кучу процессов svchost, три из них запущены от имени пользователя.

1.png 83,57К

1 Скачано раз

Нормально ли это или svchost может быть запущен только от имени Системы, local service или network service?

Если нажать по ним «перейти к службам» — они ведут к службам с дублированными именами:

2.png 94,85К

2 Скачано раз

Таких служб несколько, все они имеют шестнадцатеричный суффикс вида _0-9a-f, который меняется при перезагрузке компьютера.

При этом их нормальные бессуффиксные аналоги «остановлены».

- Наверх

#2

Dr.Robot

Dr.Robot

- Helpers

- 3 342 Сообщений:

Poster

Отправлено 09 Апрель 2018 — 17:19

1. Если Вы подозреваете у себя на компьютере вирусную активность и хотите получить помощь в этом разделе,

Вам необходимо кроме описания проблемы приложить к письму логи работы трёх программ — сканера Dr. Web (или CureIt!, если антивирус Dr. Web не установлен на Вашем ПК), Hijackthis и DrWeb SysInfo. Где найти эти программы и как сделать логи описано в Инструкции. Без логов помочь Вам не сможет даже самый квалифицированный специалист.

2. Если у Вас при включении компьютера появляется окно с требованием перечислить некоторую сумму денег и при этом блокируется доступ к рабочему столу,

— попытайтесь найти коды разблокировки здесь https://www.drweb.com/xperf/unlocker/

— детально опишите как выглядит это окно (цвет, текст, количество кнопок, появляется ли оно до появления окна приветствия Windows или сразу же после включении компьютера);

— дождаться ответа аналитика или хелпера;

3. Если у Вас зашифрованы файлы,

Внимание! Услуга по расшифровке файлов предоставляется только лицензионным пользователям продуктов Dr.Web, у которых на момент заражения была установлена коммерческая лицензия Dr.Web Security Space не ниже версии 9.0, Антивирус Dr.Web для Windows не ниже версии 9.0 или Dr.Web Enterprise Security Suite не ниже версии 6.0. подробнее.

Что НЕ нужно делать:

— лечить и удалять найденные антивирусом вирусы в автоматическом режиме или самостоятельно. Можно переместить всё найденное в карантин, а после спросить специалистов или не предпринимать никаких действий, а просто сообщить название найденных вирусов;

— переустанавливать операционную систему;

— менять расширение у зашифрованных файлов;

— очищать папки с временными файлами, а также историю браузера;

— использовать самостоятельно без консультации с вирусным аналитиком Dr. Web дешифраторы из «Аптечки сисадмина» Dr. Web;

— использовать дешифраторы рекомендуемые в других темах с аналогичной проблемой.

Что необходимо сделать:

— прислать в вирусную лабораторию Dr. Web https://support.drweb.com/new/free_unlocker/?keyno=&for_decode=1 несколько зашифрованных файлов и, если есть, их не зашифрованные копии в категорию Запрос на лечение. Дожидаться ответа на Вашу почту вирусного аналитика и далее следовать его указаниям ведя с ним переписку по почте. На форуме рекомендуется указать номер тикета вирлаба — это номер Вашего запроса, содержащий строку вида [drweb.com #3219200];

4. При возникновении проблем с интернетом, таких как «не открываются сайты», в браузерах появляются картинки с порно или рекламным содержанием там, где раньше ничего подобного не было, появляются надписи типа «Содержание сайта заблокировано» и пр. нестандартные уведомления необходимо выложить дополнительно к логам из п.1 лог команды ipconfig

Для этого проделайте следующее:

- Зайдите в меню Пуск на Рабочем столе, вызовите в нем окно команды Выполнить…

- В появившемся окне наберите cmd и нажмите клавишу <Enter>. Появится черное окно консоли (интерпретатора команд).

- Напишите в этом черном окне команду ipconfig /all>»%userprofile%\ipc.log» и нажмите клавишу <Enter>, затем наберите там же команду explorer.exe /select,»%userprofile%\ipc.log» и нажмите клавишу <Enter>, нужный файл будет показан в Проводнике Windows.

- Приложите этот файл к своему сообщению на форуме.

Чтобы не сделать ошибок в написании команд, можно скопировать эти команды отсюда и последовательно вставлять в черное окно консоли путем выбора пункта Вставить из меню, появляющегося при нажатии правой кнопки мыши в черном окне консоли.

- Наверх

#3

fetch

fetch

- Posters

- 324 Сообщений:

Member

Отправлено 09 Апрель 2018 — 18:23

- Наверх

#4

Kenzot

Kenzot

- Posters

- 8 Сообщений:

Newbie

Отправлено 09 Апрель 2018 — 18:55

отчет

«Загрузка пропущена (Этот файл слишком велик)» — 127мб.

Залил на яндекс диск.

- Наверх

#5

Kenzot

Kenzot

- Posters

- 8 Сообщений:

Newbie

Отправлено 09 Апрель 2018 — 19:17

Хм. Пропал второй жесткий диск в «Моем Компьютере»

- Наверх

#6

Ivan Korolev

Ivan Korolev

- Virus Analysts

- 1 430 Сообщений:

Poster

Отправлено 10 Апрель 2018 — 08:18

Через планировщик задач удалите задачу «Microsoft\Windows\TextServicesFramework\TextServicesFramework».

- Наверх

#7

Ivan Korolev

Ivan Korolev

- Virus Analysts

- 1 430 Сообщений:

Poster

Отправлено 10 Апрель 2018 — 08:23

На всякий случай, пришлите содержимое каталога «C:\Program Files\windows nt\accessories\» (vms.drweb.com/sendvirus/)

Сообщение было изменено Ivan Korolev: 10 Апрель 2018 — 08:23

- Наверх

#8

Ivan Korolev

Ivan Korolev

- Virus Analysts

- 1 430 Сообщений:

Poster

Отправлено 10 Апрель 2018 — 09:42

Через планировщик задач удалите задачу «Microsoft\Windows\TextServicesFramework\TextServicesFramework».

Или можете просто подождать еще час-два и антивирус его сам удалит.

- Наверх

#9

Kenzot

Kenzot

- Posters

- 8 Сообщений:

Newbie

Отправлено 10 Апрель 2018 — 12:02

Через планировщик задач удалите задачу «Microsoft\Windows\TextServicesFramework\TextServicesFramework».

Готово.

Отправлено Сегодня, 10:23

На всякий случай, пришлите содержимое каталога «C:\Program Files\windows nt\accessories\» (vms.drweb.com/sendvirus/)

Отправил. Благодарю вас.

- Наверх

#10

Kenzot

Kenzot

- Posters

- 8 Сообщений:

Newbie

Отправлено 10 Апрель 2018 — 12:03

А что «это» было, если не секрет? Чем он мог успеть нагадить?

- Наверх

#11

Ivan Korolev

Ivan Korolev

- Virus Analysts

- 1 430 Сообщений:

Poster

Отправлено 10 Апрель 2018 — 12:18

А что «это» было, если не секрет? Чем он мог успеть нагадить?

Бэкдор на powershell-е. В худшем для вас случае он мог загрузить и запустить произвольный файл. А что он _успел_ сделать не знаю, по логам вроде не видел ничего от него.

Через планировщик задач удалите задачу «Microsoft\Windows\TextServicesFramework\TextServicesFramework».

Готово.

Отправлено Сегодня, 10:23

На всякий случай, пришлите содержимое каталога «C:\Program Files\windows nt\accessories\» (vms.drweb.com/sendvirus/)

Отправил. Благодарю вас.

Номер тикета укажите (drweb#123567).

Сообщение было изменено Ivan Korolev: 10 Апрель 2018 — 12:19

- Наверх

#12

Kenzot

Kenzot

- Posters

- 8 Сообщений:

Newbie

Отправлено 10 Апрель 2018 — 12:23

Номер тикета укажите (drweb#123567).

[drweb.com #8139664]

- Наверх

#13

Ivan Korolev

Ivan Korolev

- Virus Analysts

- 1 430 Сообщений:

Poster

Отправлено 10 Апрель 2018 — 13:59

Номер тикета укажите (drweb#123567).

[drweb.com #8139664]

Тут чисто.

- Наверх

#14

RomaNNN

RomaNNN

- Posters

- 6 001 Сообщений:

Ковальски

Отправлено 10 Апрель 2018 — 15:26

Номер тикета укажите (drweb#123567).

[[/size]drweb.com #8139664][/size]

Тут чисто.

Походу малварь туда копирует powershell.exe с другим именем. Только не ясно зачем. AMSI сбить?

Если есть два способа, простой и сложный, то выбирай сложный, так как он проще простого способа, который тоже сложный, но ещё и кривой.

- Наверх

#15

Ivan Korolev

Ivan Korolev

- Virus Analysts

- 1 430 Сообщений:

Poster

Отправлено 10 Апрель 2018 — 15:47

Номер тикета укажите (drweb#123567).

[[/size]drweb.com #8139664][/size]

Тут чисто.

Походу малварь туда копирует powershell.exe с другим именем. Только не ясно зачем. AMSI сбить?

Зачем — не знаю Но да, там powershell переименованный.

- Наверх

#16

Konstantin Yudin

Konstantin Yudin

- Dr.Web Staff

- 19 563 Сообщений:

Смотрящий

Отправлено 10 Апрель 2018 — 17:16

Номер тикета укажите (drweb#123567).

[[/size]drweb.com #8139664][/size]

Тут чисто.

Походу малварь туда копирует powershell.exe с другим именем. Только не ясно зачем. AMSI сбить?

тупые мониторилки, антивирусы которые детектят по имени файла. таких вагоны

AMSI это как раз не помешает

With best regards, Konstantin Yudin

Doctor Web, Ltd.

- Наверх

#17

Kenzot

Kenzot

- Posters

- 8 Сообщений:

Newbie

Отправлено 10 Апрель 2018 — 17:21

Таких служб несколько, все они имеют шестнадцатеричный суффикс вида _0-9a-f

А по поводу служб? Так должно быть?

- Наверх

#18

Ivan Korolev

Ivan Korolev

- Virus Analysts

- 1 430 Сообщений:

Poster

Отправлено 11 Апрель 2018 — 08:01

Таких служб несколько, все они имеют шестнадцатеричный суффикс вида _0-9a-f

А по поводу служб? Так должно быть?

Откуда они взялись пока не ясно. Можете удалить эти новые службы, предварительно выставив автоматический старт оригинальным.

- Наверх

#19

Kenzot

Kenzot

- Posters

- 8 Сообщений:

Newbie

Отправлено 11 Апрель 2018 — 09:40

Можете удалить эти новые службы, предварительно выставив автоматический старт оригинальным.

Может я чегой недопонял. В общем, в окне служб (через панель управления) — «оригиналов» нет, только дубликаты.

2.png 858,97К

0 Скачано раз

А в диспетчере во вкладке «службы» остановить дубликат и запустить оригинал не дает.

Безымянный.png 98,58К

0 Скачано раз

Сообщение было изменено Kenzot: 11 Апрель 2018 — 09:41

- Наверх

Как перейти от Waterfall к Agile

EggHead 06.05.2025

Каскадная модель разработки Waterfall — классический пример того, как благие намерения превращаются в организационный кошмар. Изначально созданная для упорядочивания хаоса и внесения предсказуемости. . .

Оптимизация SQL запросов — Продвинутые техники

Codd 06.05.2025

Интересно наблюдать эволюцию подходов к оптимизации. Двадцать лет назад всё сводилось к нескольким простым правилам: «Избегайте SELECT *», «Используйте индексы», «Не джойните слишком много таблиц». . . .

Создание микросервисов с gRPC и Protobuf в C++

bytestream 06.05.2025

Монолитные приложения, которые ещё недавно считались стандартом индустрии, уступают место микросервисной архитектуре — подходу, при котором система разбивается на небольшие автономные сервисы, каждый. . .

Многопоточность и параллелизм в Python: потоки, процессы и гринлеты

py-thonny 06.05.2025

Параллелизм и конкурентность — две стороны многопоточной медали, которые постоянно путают даже бывалые разработчики.

Конкурентность (concurrency) — это когда ваша программа умеет жонглировать. . .

Распределенное обучение с TensorFlow и Python

AI_Generated 05.05.2025

В машинном обучении размер имеет значение. С ростом сложности моделей и объема данных одиночный процессор или даже мощная видеокарта уже не справляются с задачей обучения за разумное время. Когда. . .

CRUD API на C# и GraphQL

stackOverflow 05.05.2025

В бэкенд-разработке постоянно возникают новые технологии, призванные решить актуальные проблемы и упростить жизнь программистам. Одной из таких технологий стал GraphQL — язык запросов для API,. . .

Распознавание голоса и речи на C#

UnmanagedCoder 05.05.2025

Интеграция голосового управления в приложения на C# стала намного доступнее благодаря развитию специализированных библиотек и API. При этом многие разработчики до сих пор считают голосовое управление. . .

Реализация своих итераторов в C++

NullReferenced 05.05.2025

Итераторы в C++ — это абстракция, которая связывает весь экосистему Стандартной Библиотеки Шаблонов (STL) в единое целое, позволяя алгоритмам работать с разнородными структурами данных без знания их. . .

Разработка собственного фреймворка для тестирования в C#

UnmanagedCoder 04.05.2025

C# довольно богат готовыми решениями – NUnit, xUnit, MSTest уже давно стали своеобразными динозаврами индустрии. Однако, как и любой динозавр, они не всегда могут протиснуться в узкие коридоры. . .

Распределенная трассировка в Java с помощью OpenTelemetry

Javaican 04.05.2025

Микросервисная архитектура стала краеугольным камнем современной разработки, но вместе с ней пришла и головная боль, знакомая многим — отслеживание прохождения запросов через лабиринт взаимосвязанных. . .

У многих пользователей возникают вопросы, связанные с процессом «Хост-процесс для служб Windows» svchost.exe в диспетчере задач Windows 10, 8 и Windows 7. Некоторых смущает, что процессов с таким именем большое число, другие сталкиваются с проблемой, выраженной в том, что svchost.exe грузит процессор на 100% (особенно актуально для Windows 7), вызывая тем самым невозможность нормальной работы с компьютером или ноутбуком.

В этой подробно о том, что это за процесс, для чего он нужен и как решать возможные проблемы с ним, в частности выяснить — какая именно служба, запущенная через svchost.exe грузит процессор, и не является ли данный файл вирусом.

Svchost.exe — что это за процесс (программа)

Svchost.exe в Windows 10, 8 и Windows 7 является основным процессом для загрузки служб операционной системы Windows, хранящихся в динамических библиотеках DLL. То есть службы Windows, которые вы можете увидеть в списке служб (Win+R, ввести services.msc) загружаются «через» svchost.exe и для многих из них запускается отдельный процесс, которые вы и наблюдаете в диспетчере задач.

Службы Windows, а особенно те, за запуск которых отвечает svchost, являются необходимыми компонентами для полноценной работы операционной системы и загружаются при ее запуске (не все, но большинство из них). В частности, таким образом запускаются такие нужные вещи, как:

- Диспетчеры различных видов сетевых подключений, благодаря которым Вы имеете доступ в Интернет, в том числе и по Wi-Fi

- Службы для работы с устройствами Plug and Play и HID, позволяющие Вам пользоваться мышками, веб-камерами, USB-клавиатурой

- Службы центра обновления, защитник Windows 10 и 8 другие.

Соответственно, ответ на то, почему пунктов «Хост-процесс для служб Windows svchost.exe» много в диспетчере задач заключается в том, что системе необходимо запускать много служб, работа которых выглядит как отдельный процесс svchost.exe.

При этом, если каких-либо проблем данный процесс не вызывает, вам, вероятнее всего, не стоит каким-либо образом что-то настраивать, переживать о том, что это вирус или тем более пробовать удалить svchost.exe (при условии, что нахождение файла в C:\Windows\System32 или C:\Windows\SysWOW64, иначе, в теории, может оказаться, что это вирус, о чем будет упомянуто далее).

Что делать, если svchost.exe грузит процессор на 100%

Одна из самых распространенных проблем, связанных с svchost.exe — то, что этот процесс грузит систему на 100%. Наиболее частые причины такого поведения:

- Выполняется какая-либо стандартная процедура (если такая нагрузка не всегда) — индексация содержимого дисков (особенно сразу после установки ОС), выполнение обновления или его загрузки и подобные. В этом случае (если это проходит «само») делать обычно ничего не требуется.

- Какая-то из служб по какой-то причине работает неправильно (тут попробуем выяснить, что это за служба, см. далее). Причины неправильной работы могут быть разными — повреждения системных файлов (может помочь проверка целостности системных файлов), проблемы с драйверами (например, сетевыми) и другие.

- Проблемы с жестким диском компьютера (стоит выполнить проверку жесткого диска на ошибки).

- Реже — результат работы вредоносного ПО. Причем не обязательно сам файл svchost.exe является вирусом, могут быть варианты, когда посторонняя вредоносная программа обращается к Хост-процессу служб Windows таким образом, что вызывает нагрузку на процессор. Тут рекомендуется проверить компьютер на вирусы и использовать отдельные средства удаления вредоносных программ. Также, если проблема исчезает при чистой загрузке Windows (запуск с минимальным набором системных служб), то стоит обратить внимание на то, какие программы есть у вас в автозагрузке, возможно, влияние оказывают они.

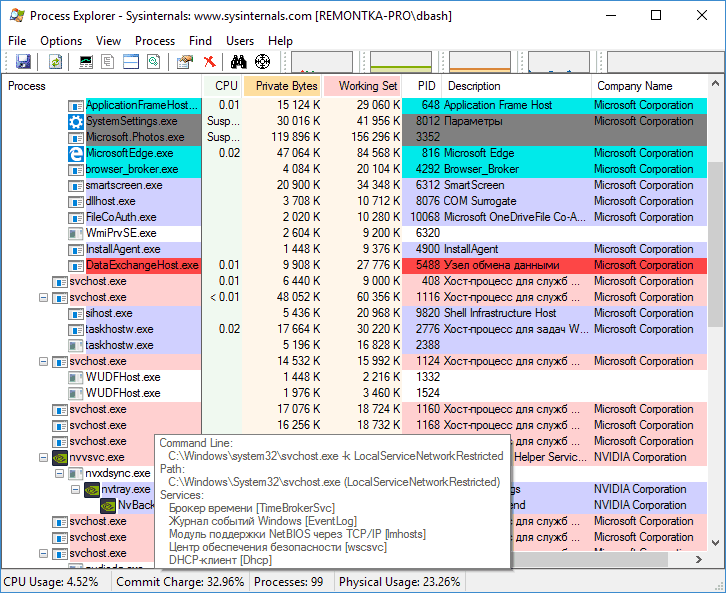

Наиболее распространенный из указанных вариантов — неправильная работа какой-либо службы Windows 10, 8 и Windows 7. Для того, чтобы выяснить, какая именно служба вызывает такую нагрузку на процессор, удобно использовать программу Microsoft Sysinternals Process Explorer, скачать которую можно бесплатно с официального сайта https://technet.microsoft.com/en-us/sysinternals/processexplorer.aspx (представляет собой архив, который нужно распаковать и запустить из него исполняемый файл).

После запуска программы вы увидите список запущенных процессов, в том числе проблемный svchost.exe, нагружающий процессор. Если навести на процесс указатель мыши, во всплывающей подсказке появится информация о том, какие конкретно службы запущенны данным экземпляром svchost.exe.

Если это одна служба — можно попробовать отключить её (см. Какие службы можно отключить в Windows 10 и как это сделать). Если несколько — можно экспериментировать с отключением, а можно по типу служб (например, если всё это — сетевые службы) предположить возможную причину проблемы (в указанном случае это могут быть неправильно работающие сетевые драйвера, конфликты антивирусов, или же вирус, использующий ваше сетевое подключение, задействуя при этом системные службы).

Как узнать, svchost.exe — это вирус или нет

Существует некоторое количество вирусов, которые либо маскируются, либо загружаются с помощью настоящего svchost.exe. Хотя, в настоящее время они встречаются не очень часто.

Симптомы заражения могут быть различными:

- Основной и почти гарантированно говорящий о вредоносности svchost.exe — расположение этого файла вне папок system32 и SysWOW64 (чтобы узнать расположение, вы можете кликнуть правой кнопкой мыши по процессу в диспетчере задач и выбрать пункт «Открыть расположение файла». В Process Explorer посмотреть расположение можно схожим образом — правый клик и пункт меню Properties). Важно: в Windows файл svchost.exe можно обнаружить также в папках Prefetch, WinSxS, ServicePackFiles — это не вредоносный файл, но, одновременно, среди запущенных процессов файла из этих расположений быть не должно.

- Среди прочих признаков отмечают, что процесс svchost.exe никогда не запускается от имени пользователя (только от имени «Система», «LOCAL SERVICE» и «Network Service»). В Windows 10 это точно не так (Shell Experience Host, sihost.exe, запускается именно от пользователя и через svchost.exe).

- Интернет работает только после включения компьютера, потом перестает работать и страницы не открываются (причем иногда можно наблюдать активный обмен трафиком).

- Другие обычные для вирусов проявления (реклама на всех сайтах, открывается не то, что нужно, изменяются системные настройки, компьютер тормозит и т.д.)

В случае, если у Вас возникли подозрения на то, что на компьютере какой-либо вирус, имеющий к svchost.exe, рекомендую:

- С помощью ранее упоминавшейся программы Process Explorer кликнуть правой кнопкой мыши по проблемному экземпляру svchost.exe и выбрать пункт меню «Check VirusTotal» для проверки этого файла на вирусы.

- В Process Explorer посмотреть, какой процесс запускает проблемный svchost.exe (т.е. в отображаемом в программе «дереве» находится «выше» в иерархии). Проверить его на вирусы тем же способом, что был описан в предыдущем пункте, если он вызывает подозрения.

- Воспользоваться антивирусной программой для полной проверки компьютера (так как вирус может быть не в самом файле svchost, а просто использовать его).

- Посмотреть описания вирусов здесь https://threats.kaspersky.com/ru/ . Просто введите в поисковую строку «svchost.exe» и получите список вирусов, использующих этот файл в своей работе, а также описание, как именно они работают и каким образом скрываются. Хотя, наверное, это излишне.

- Если по имени файлов и задач вы способны определить их подозрительность, можно посмотреть, что именно запускается с помощью svchost с помощью командной строки, введя команду Tasklist /SVC

Стоит отметить, что 100% загрузка процессора, вызываемая svchost.exe редко бывает следствием работы вирусов. Чаще всего это все-таки следствие проблем со службами Windows, драйверами или другим ПО на компьютере, а также «кривости» установленных на компьютерах многих пользователей «сборок».