Сводка

Средство удаления вредоносных программ Windows (MSRT) помогает удалять вредоносные программы с компьютеров под управлением любой из следующих операционных систем:

-

Windows 11

-

Windows Server 2022 г.

-

Windows 10

-

Windows Server 2019

-

Windows Server 2016

-

Windows 8.1

-

Windows Server 2012 R2

-

Windows Server 2012

-

Windows Server 2008 R2

-

Windows 7

-

Windows Server 2008

Корпорация Майкрософт обычно выпускает MSRT ежемесячно в рамках клиентский компонент Центра обновления Windows или как автономное средство. (Исключения см. в разделе Пропущенные выпуски.) Используйте это средство для поиска и удаления определенных распространенных угроз и отмены внесенных ими изменений (см. раздел Охваченные семейства вредоносных программ). Для комплексного обнаружения и удаления вредоносных программ рекомендуется использовать автономный Защитник Windows или средство проверки безопасности (Майкрософт).

Эта статья содержит сведения о том, чем средство отличается от антивирусного или антивредоносного продукта, как скачать и запустить средство, что происходит при обнаружении вредоносных программ, а также сведения о выпуске средства. Она также содержит сведения для администраторов и опытных пользователей, включая сведения о поддерживаемых параметрах командной строки.

Примечания:

-

В соответствии с политикой жизненного цикла служба поддержки Майкрософт MSRT больше не поддерживается на платформах Windows Vista и более ранних версий. Дополнительные сведения см. в статье Жизненный цикл служба поддержки Майкрософт.

-

Если у вас возникли проблемы с обновлением MSRT в клиентский компонент Центра обновления Windows, см. статью Устранение неполадок с обновлением Windows 10.

Дополнительные сведения

MSRT не заменяет антивирусный продукт. Это строго пост-инфекционное средство удаления. Поэтому мы настоятельно рекомендуем установить и использовать актуальный антивирусный продукт.

MSRT отличается от антивирусного продукта тремя важными способами:

-

Средство удаляет вредоносное программное обеспечение с уже зараженного компьютера. Антивирусные продукты блокируют запуск вредоносных программ на компьютере. Гораздо более желательно блокировать запуск вредоносного программного обеспечения на компьютере, чем удалять его после заражения.

-

Средство удаляет только определенные распространенные вредоносные программы. Конкретные распространенные вредоносные программы — это небольшое подмножество всех вредоносных программ, которые существуют сегодня.

-

Средство фокусируется на обнаружении и удалении активных вредоносных программ. Активное вредоносное программное обеспечение — это вредоносное программное обеспечение, которое в настоящее время выполняется на компьютере. Средство не может удалить не запущенное вредоносное программное обеспечение. Однако эту задачу может выполнять антивирусный продукт.

Дополнительные сведения о том, как защитить компьютер, см. на веб-сайте Центра безопасности & безопасности Майкрософт .

Заметка MSRT фокусируется только на обнаружении и удалении вредоносных программ, таких как вирусы, черви и троянские кони. Он не удаляет шпионское ПО.

Вам не нужно отключать или удалять антивирусную программу при установке MSRT. Однако если на компьютере распространено вредоносное программное обеспечение, антивирусная программа может обнаружить это вредоносное программное обеспечение и помешать средству удаления удалить его при запуске средства удаления. В этом случае для удаления вредоносных программ можно использовать антивирусную программу.

Так как MSRT не содержит вирус или червь, средство удаления само по себе не должно активировать антивирусную программу. Однако если вредоносные программы заразили компьютер перед установкой актуальной антивирусной программы, антивирусная программа может не обнаружить это вредоносное программное обеспечение, пока средство не попытается удалить его.

Самый простой способ скачать и запустить MSRT — включить автоматическую Обновления. Включение автоматического Обновления гарантирует, что средство будет получено автоматически. Если у вас включен автоматический Обновления, вы уже получаете новые версии этого средства. Средство работает в режиме «Тихий», если не обнаруживает инфекцию. Если вы не получили уведомления о заражении, не было найдено вредоносного программного обеспечения, требующего вашего внимания.

Включение автоматических обновлений

Чтобы включить автоматическую Обновления себя, выполните действия, описанные в следующей таблице для операционной системы, на котором работает компьютер.

|

Если компьютер работает: |

Сделайте вот что. |

|---|---|

|

Windows 11 |

Примечание Независимо от того, установите ли вы переключатель значение Выкл. или Включено, вы по-прежнему будете получать обычные обновления для системы безопасности. Переключатель определяет скорость получения дополнительных обновлений, исправлений, обновлений компонентов и улучшений, отличных от системы безопасности. |

|

Windows 10 |

Примечание Windows 10 — это служба. Это означает, что автоматические обновления включены по умолчанию, и на компьютере всегда есть последние и лучшие функции. |

|

Windows 8.1 |

|

|

Windows 7 |

|

Скачайте MSRT. Необходимо принять условия лицензионного соглашения на использование программного обеспечения Майкрософт. Условия лицензии отображаются только при первом доступе к автоматическому Обновления.

Примечание После принятия одноразовых условий лицензии вы можете получать будущие версии MSRT без входа на компьютер в качестве администратора.

MSRT работает в тихом режиме. При обнаружении вредоносного программного обеспечения на компьютере при следующем входе на компьютер с правами администратора в области уведомлений появится всплывающее сообщение, чтобы вы знали об обнаружении.

Выполнение полной проверки

Если средство находит вредоносное программное обеспечение, может потребоваться выполнить полную проверку. Мы рекомендуем выполнить эту проверку. При полной проверке выполняется быстрая проверка, а затем полная проверка компьютера независимо от того, обнаружено ли вредоносное программное обеспечение во время быстрой проверки. Эта проверка может занять несколько часов, так как она будет проверять все фиксированные и съемные диски. Однако сопоставленные сетевые диски не сканируются.

Удаление вредоносных файлов

Если вредоносные программы изменили (заразили) файлы на вашем компьютере, средство предложит удалить вредоносные программы из этих файлов. Если вредоносные программы изменили параметры браузера, ваша домашняя страница может быть автоматически изменена на страницу с инструкциями по восстановлению этих параметров.

Вы можете очистить определенные файлы или все зараженные файлы, которые находит средство. Имейте в виду, что во время этого процесса возможна потеря некоторых данных. Кроме того, имейте в виду, что средство может не восстановить некоторые файлы до исходного состояния, предшествующего заражению.

Средство удаления может запросить перезагрузку компьютера, чтобы завершить удаление некоторых вредоносных программ, или может предложить выполнить действия вручную для завершения удаления вредоносного программного обеспечения. Чтобы завершить удаление, следует использовать актуальный антивирусный продукт.

Сообщает сведения о заражении в Майкрософт. MSRT отправляет основные сведения в корпорацию Майкрософт, если средство обнаруживает вредоносное программное обеспечение или обнаруживает ошибку. Эта информация будет использоваться для отслеживания распространенности вирусов. Вместе с этим отчетом не отправляются идентифицируемые персональные данные, связанные с вами или компьютером.

MSRT не использует установщик. Как правило, при запуске MSRT создается временный каталог со случайным именем на корневом диске компьютера. Этот каталог содержит несколько файлов и содержит файл Mrtstub.exe. В большинстве случаев эта папка автоматически удаляется после завершения работы средства или после следующего запуска компьютера. Однако эта папка не всегда может быть автоматически удалена. В таких случаях эту папку можно удалить вручную, и это не оказывает негативного влияния на компьютер.

Получение поддержки

Защита компьютера под управлением Windows от вирусов и вредоносных программ: Центр решения и безопасности для вирусов

Справка по установке обновлений: поддержка Центра обновления Майкрософт

Локальная поддержка в соответствии с вашей страной: международная поддержка.

Центр загрузки Майкрософт

MsRT можно скачать вручную из Центра загрузки Майкрософт. Для скачивания доступны следующие файлы:

Для 32-разрядных систем на базе x86:

Скачайте пакет MSRT для x86.

Для 64-разрядных систем на базе x64:

Скачайте пакет MSRT x64.

Дата выпуска: 11 февраля 2025 г.

Дополнительные сведения о том, как скачать файлы поддержки Майкрософт, см. в статье Как получить файлы поддержки Майкрософт из веб-службы.

Корпорация Майкрософт проверила этот файл на наличие вирусов. Корпорация Майкрософт использовала самое последнее программное обеспечение для обнаружения вирусов, доступное на дату публикации файла. Файл хранится на серверах с повышенной безопасностью, которые помогают предотвратить любые несанкционированные изменения файла.

Развертывание MSRT в корпоративной среде

Если вы являетесь ИТ-администратором, которому нужны дополнительные сведения о развертывании средства в корпоративной среде, см. статью Развертывание средства удаления вредоносных программ Windows в корпоративной среде.

В этой статье содержатся сведения о Microsoft Systems Management Server (SMS), службах Microsoft Software Update Services (MSUS) и Microsoft Baseline Security Analyzer (MBSA).

Если не указано, сведения в этом разделе относятся ко всем способам загрузки и запуска MSRT:

-

Центр обновления Майкрософт

-

Центр обновления Windows

-

Автоматическое Обновления

-

Центр загрузки Майкрософт

-

Веб-сайт MSRT на Microsoft.com

Для запуска MSRT требуются следующие условия:

-

На компьютере должна быть установлена поддерживаемая версия Windows.

-

Необходимо войти на компьютер с помощью учетной записи, которая является членом группы администраторов. Если у вашей учетной записи входа нет необходимых разрешений, средство завершает работу. Если средство не работает в тихом режиме, отображается диалоговое окно с описанием сбоя.

-

Если срок действия средства превышает 215 дней (7 месяцев), средство отображает диалоговое окно, в котором рекомендуется скачать последнюю версию средства.

Поддержка параметров командной строки

MSRT поддерживает следующие параметры командной строки.

|

Перейти |

Цель |

|---|---|

|

/Q или /quiet |

Используется тихий режим. Этот параметр подавляет пользовательский интерфейс средства. |

|

/? |

Отображает диалоговое окно со списком параметров командной строки. |

|

/N |

Выполняется в режиме только обнаружения. В этом режиме пользователю будет сообщено о вредоносном программном обеспечении, но оно не будет удалено. |

|

/F |

Принудительное расширенное сканирование компьютера. |

|

/F:Y |

Принудительное расширенное сканирование компьютера и автоматически очищает все обнаруженные инфекции. |

Сведения об использовании и выпуске

Если скачать средство из Центра обновления Майкрософт или из автоматического Обновления и на компьютере не будет обнаружено вредоносных программ, средство в следующий раз будет работать в спокойном режиме. Если на компьютере обнаружено вредоносное программное обеспечение, то при следующем входе администратора в систему в области уведомлений появится всплывающее окно, уведомляющее вас об обнаружении. Для получения дополнительных сведений об обнаружении щелкните всплывающее меню.

При скачивании средства из Центра загрузки Майкрософт средство отображает пользовательский интерфейс при запуске. Однако если указать параметр командной строки /Q, он будет работать в тихом режиме.

Сведения о выпуске

MSRT обычно выпускается во второй вторник каждого месяца. Каждый выпуск средства помогает обнаруживать и удалять текущие распространенные вредоносные программы. Это вредоносное программное обеспечение включает вирусы, червей и троянских коней. Корпорация Майкрософт использует несколько метрик для определения распространенности семейства вредоносных программ и ущерба, который может быть связан с ним.

Эта статья базы знаний Майкрософт будет обновлена с информацией о каждом выпуске, чтобы номер соответствующей статьи остался прежним. Имя файла будет изменено в соответствии с версией средства. Например, имя файла версии за февраль 2020 г. — Windows-KB890830-V5.80.exe, а имя файла за май 2020 г. — Windows-KB890830-V5.82-ENU.exe.

В следующей таблице перечислены вредоносные программы, которые может удалить средство. Средство также может удалить все известные варианты на момент выпуска. В таблице также указана версия средства, которая сначала включала обнаружение и удаление для семейства вредоносных программ.

|

Семейство вредоносных программ |

Дата и номер версии средства |

|---|---|

|

LummaStealer |

Январь 2025 г. (версия 5.131) |

|

Killweb |

Январь 2025 г. (версия 5.131) |

|

MofngoLoader |

Ноябрь 2024 г. (версия 5.130) |

|

Акапаладат |

Июль 2024 г. (версия 5.126) |

|

Корплуг |

Июль 2024 г. (версия 5.126) |

|

ShortPipe |

Май 2024 г. (версия 5.124) |

|

Trojan:Win64/ZLoadere.A |

Апрель 2024 г. (версия 5.123) |

|

Плефий |

Апрель 2024 г. (версия 5.123) |

|

Пикабот |

Март 2024 г. (версия 5.122) |

|

Проводная загрузка |

Март 2024 г. (версия 5.122) |

|

FineCrash |

Март 2024 г. (версия 5.122) |

|

AgeDown |

Февраль 2024 г. (версия 5.121) |

|

PowStart |

Февраль 2024 г. (версия 5.121) |

|

Wabot |

Февраль 2024 г. (версия 5.121) |

|

ClipBanker |

Февраль 2024 г. (версия 5.121) |

|

Зорроар |

Январь 2024 г. (версия 5.120) |

|

ZorSaw |

Январь 2024 г. (версия 5.120) |

|

ZorKey |

Январь 2024 г. (версия 5.120) |

|

ZorHeard |

Январь 2024 г. (версия 5.120) |

|

ZorCook |

Январь 2024 г. (версия 5.120) |

|

DarkGate |

Январь 2024 г. (версия 5.120) |

|

DarkGateLoader |

Январь 2024 г. (версия 5.120) |

|

Trojan:Win32/ForestTiger.A!dha |

Январь 2024 г. (версия 5.120) |

|

Trojan:Win32/ForestTiger.B!dha |

Январь 2024 г. (версия 5.120) |

|

DeliveryCheck |

Ноябрь 2023 г. (версия 5.119) |

|

Telebot |

Октябрь 2023 г. (версия 5.118) |

|

ShinnyShield |

Сентябрь 2023 г. (версия 5.117) |

|

TrojanDownloader:Win32/BulbSoup.A!dha |

Май 2023 г. (версия 5.113) |

|

Змея |

Май 2023 г. (версия 5.113) |

|

SamScissors |

Май 2023 г. (версия 5.113) |

|

Trojan:Win32/SystemBC.D! MTB |

Апрель 2023 г. (версия 5.112) |

|

Trojan:Win32/Bumblebee |

Апрель 2023 г. (версия 5.112) |

|

Trojan:Win64/Blister.A |

Март 2023 г. (версия 5.111) |

|

Trojan:Win32/IcedId! MSR |

Март 2023 г. (версия 5.111) |

|

Backdoor:Win64/Vankul.ZA |

Март 2023 г. (версия 5.111) |

|

Backdoor:MSIL/DCRat! MTB |

Март 2023 г. (версия 5.111) |

|

Backdoor:Win32/RewriteHttp.A |

Ноябрь 2022 г. (версия 5.107) |

|

Backdoor:APS/Webshell.Y |

Ноябрь 2022 г. (версия 5.107) |

|

Backdoor:JS/SimChocexShell.A!dha |

Ноябрь 2022 г. (версия 5.107) |

|

Trojan:Win32/Dopdekaf.A |

Сентябрь 2022 г. (версия 5.105) |

|

SiennaPurple |

Сентябрь 2022 г. (версия 5.105) |

|

SiennaBlue |

Сентябрь 2022 г. (версия 5.105) |

|

Cryptpu |

Июль 2022 г. (версия 5.103) |

|

CreepyBox |

Июль 2022 г. (версия 5.103) |

|

CreepyRing |

Июль 2022 г. (версия 5.103) |

|

BassBreaker |

Июль 2022 г. (версия 5.103) |

|

Птеродо |

Май 2022 г. (версия 5.101) |

|

Decimec |

Апрель 2022 г. (версия 5.100) |

|

SonicVote |

Апрель 2022 г. (версия 5.100) |

|

FoxBlade |

Апрель 2022 г. (версия 5.100) |

|

DesertBlade |

Апрель 2022 г. (версия 5.100) |

|

WhisperGate |

Апрель 2022 г. (версия 5.100) |

|

LasainWpr |

Апрель 2022 г. (версия 5.100) |

|

DynamicOverload |

Апрель 2022 г. (версия 5.100) |

|

Неправильное развертывание |

Апрель 2022 г. (версия 5.100) |

|

Головокружение |

Апрель 2022 г. (версия 5.100) |

|

Win32/DinoTrain |

Март 2022 г. (версия 5.99) |

|

Trojan:MSIL/QuietSieve |

Март 2022 г. (версия 5.99) |

|

Win32/DilongTrash |

Март 2022 г. (версия 5.99) |

|

Win32/PterodoGen |

Март 2022 г. (версия 5.99) |

|

VBS/ObfuMerry |

Март 2022 г. (версия 5.99) |

|

TrojanDropper:Win32/SiBrov.A. |

Февраль 2022 г. (версия 5.98) |

|

Каспетлод |

Июль 2021 г. (версия 5.91) |

|

CobaltStrike |

Июль 2021 г. (версия 5.91) |

|

CobaltStrikeLoader |

Июль 2021 г. (версия 5.91) |

|

TurtleLoader |

Июль 2021 г. (версия 5.91) |

|

TurtleSimple |

Июль 2021 г. (версия 5.91) |

|

Квампиры |

Апрель 2021 г. (версия 5.88) |

|

SiBot |

Апрель 2021 г. (версия 5.88) |

|

GoldMax |

Апрель 2021 г. (версия 5.88) |

|

GoldFinder |

Апрель 2021 г. (версия 5.88) |

|

Exmann |

Апрель 2021 г. (версия 5.88) |

|

Вертолёт |

Апрель 2021 г. (версия 5.88) |

|

DoejoCrypt |

Апрель 2021 г. (версия 5.88) |

|

SecChecker |

Апрель 2021 г. (версия 5.88) |

|

Trojan:Win32/CalypsoDropper.A!ibt |

Апрель 2021 г. (версия 5.88) |

|

Trojan:Win32/ShadowPad.A!ibt |

Апрель 2021 г. (версия 5.88) |

|

Webshell |

Апрель 2021 г. (версия 5.88) |

|

TwoFaceVar |

Апрель 2021 г. (версия 5.88) |

|

Exploit:Script/SSNewman.A!dha |

Апрель 2021 г. (версия 5.88) |

|

Exploit:Script/SSNewman.C!dha |

Апрель 2021 г. (версия 5.88) |

|

CVE-2021-27065 |

Апрель 2021 г. (версия 5.88) |

|

CVE-2021-26855 |

Апрель 2021 г. (версия 5.88) |

|

CVE-2021-16855 |

Апрель 2021 г. (версия 5.88) |

|

Trojan:Win32/IISExchgSpawnCMD.A |

Апрель 2021 г. (версия 5.88) |

|

Trojan:Win32/CobaltLoader.A |

Апрель 2021 г. (версия 5.88) |

|

Trojan:BAT/CobaltLauncher.A |

Апрель 2021 г. (версия 5.88) |

|

CoinMiner |

Апрель 2021 г. (версия 5.88) |

|

Trojan:PowerShell/PoshExecEnc.A |

Апрель 2021 г. (версия 5.88) |

|

MinerDom |

Апрель 2021 г. (версия 5.88) |

|

Думок |

Апрель 2021 г. (версия 5.88) |

|

Chopdrop |

Апрель 2021 г. (версия 5.88) |

|

Jscript.EvalASPNET |

Апрель 2021 г. (версия 5.88) |

|

Backdoor:Win32/Toksor.A |

Апрель 2021 г. (версия 5.88) |

|

Timestomp |

Апрель 2021 г. (версия 5.88) |

|

Ggey |

Апрель 2021 г. (версия 5.88) |

|

Trojan:Win64/Shamian.A!dha |

Апрель 2021 г. (версия 5.88) |

|

Trojan:Win32/Shellcloader.A |

Апрель 2021 г. (версия 5.88) |

|

VirTool:Win32/Positu.A |

Апрель 2021 г. (версия 5.88) |

|

HackTool:PowerShell/LoadHandler.A |

Апрель 2021 г. (версия 5.88) |

|

Solorigate |

Февраль 2021 г. (версия 5.86) |

|

AnchorBot |

Январь 2021 г. (версия 5.85) |

|

AnchorDNS |

Январь 2021 г. (версия 5.85) |

|

AnchorLoader |

Январь 2021 г. (версия 5.85) |

|

BazaarLoader |

Январь 2021 г. (версия 5.85) |

|

BazaLoder |

Январь 2021 г. (версия 5.85) |

|

Базар |

Январь 2021 г. (версия 5.85) |

|

BazarBackdoor |

Январь 2021 г. (версия 5.85) |

|

Bazarcrypt |

Январь 2021 г. (версия 5.85) |

|

BazarLdr |

Январь 2021 г. (версия 5.85) |

|

BazarldrCrypt |

Январь 2021 г. (версия 5.85) |

|

Bazzarldr |

Январь 2021 г. (версия 5.85) |

|

Ротадерп |

Январь 2021 г. (версия 5.85) |

|

Rotocrypt |

Январь 2021 г. (версия 5.85) |

|

TrickBotCrypt |

Январь 2021 г. (версия 5.85) |

|

Ватет |

Январь 2021 г. (версия 5.85) |

|

Zload |

Январь 2021 г. (версия 5.85) |

|

ZLoader |

Январь 2021 г. (версия 5.85) |

|

ZloaderCrypt |

Январь 2021 г. (версия 5.85) |

|

ZloaderTeams |

Январь 2021 г. (версия 5.85) |

|

ZloaderVbs |

Январь 2021 г. (версия 5.85) |

|

Trojan.Win32/Ammyrat |

Сентябрь 2020 г. (версия 5.83) |

|

Cipduk |

Сентябрь 2020 г. (версия 5.83) |

|

Badaxis |

Сентябрь 2020 г. (версия 5.83) |

|

Basicape |

Сентябрь 2020 г. (версия 5.83) |

|

Маклер |

Сентябрь 2020 г. (версия 5.83) |

|

Стриликс |

Сентябрь 2020 г. (версия 5.83) |

|

НедостаткиAmmyy |

Март 2020 г. (5.81) |

|

Littlemetp |

Март 2020 г. (5.81) |

|

Ватет |

Январь 2020 г. (5,79) |

|

Триларк |

Январь 2020 г. (5,79) |

|

Dopplepaymer |

Январь 2020 г. (5,79) |

|

Trickbot |

Октябрь 2019 г. (5,76) |

|

ShadowHammer |

Май 2019 г. (5.72) |

|

Криптомикс |

Апрель 2019 г. (5.71) |

|

Win32/GraceWire |

Март 2019 г. (5.70) |

|

Win32/ChChes |

Декабрь 2018 г. (5,67) |

|

Win32/RedLeaves |

Декабрь 2018 г. (5,67) |

|

Win32/RedPlug |

Декабрь 2018 г. (5,67) |

|

Win32/RazerPitch |

Декабрь 2018 г. (5,67) |

|

Win32/UpperCider |

Декабрь 2018 г. (5,67) |

|

PowerShell/Wemaeye |

Октябрь 2018 г. (5.65) |

|

PowerShell/Wanascan.A |

Октябрь 2018 г. (5.65) |

|

PowerShell/Wannamine |

Октябрь 2018 г. (5.65) |

|

PowerShell/Lonit |

Октябрь 2018 г. (5.65) |

|

Win32/Plutruption! ARXep |

Июнь 2018 г. (5.61) |

|

Win32/Plutruption! ARXbxep |

Июнь 2018 г. (5.61) |

|

Win32/Adposhel |

Май 2018 г. (5.60) |

|

Win32/CoinMiner |

Май 2018 г. (5.60) |

|

PowerShell/Xurito |

Май 2018 г. (5.60) |

|

Win32/Modimer |

Апрель 2018 г. (5,59) |

|

Win64/Detrahere |

Март 2018 г. (5,58) |

|

Win32/Detrahere |

Март 2018 г. (5,58) |

|

Win32/Floxif |

Декабрь 2017 г. (5,55) |

|

Win32/SilverMob |

Декабрь 2017 г. (5,55) |

|

Win32/PhantomStar |

Декабрь 2017 г. (5,55) |

|

Win32/Autophyte |

Декабрь 2017 г. (5,55) |

|

Win32/FoggyBrass |

Декабрь 2017 г. (5,55) |

|

MSIL/DarkNeuron |

Декабрь 2017 г. (5,55) |

|

Win32/TangentCobra |

Декабрь 2017 г. (5,55) |

|

Win32/Wingbird |

Ноябрь 2017 г. (5.54) |

|

Win32/ShadowPad |

Октябрь 2017 г. (5.53) |

|

Win32/Xeelyak |

Октябрь 2017 г. (5.53) |

|

Win32/Xiazai |

Июнь 2017 г. (5,49) |

|

Win32/WannaCrypt |

Май 2017 г. (5.48) |

|

Win32/Chuckenit |

Февраль 2017 г. (5,45) |

|

Win32/Clodaconas |

Декабрь 2016 г. (5.43) |

|

Win32/Soctuseer |

Ноябрь 2016 г. (5.42) |

|

Win32/Barlaiy |

Ноябрь 2016 г. (5.42) |

|

Win32/Sasquor |

Октябрь 2016 г. (5.41) |

|

Win32/SupTab |

Октябрь 2016 г. (5.41) |

|

Win32/Ghokswa |

Октябрь 2016 г. (5.41) |

|

Win32/Xadupi |

Сентябрь 2016 г. (5.40) |

|

Win32/Suweezy |

Сентябрь 2016 г. (5.40) |

|

Win32/Prifou |

Сентябрь 2016 г. (5.40) |

|

Win32/NightClick |

Сентябрь 2016 г. (5.40) |

|

Win32/Rovnix |

Август 2016 г. (5.39) |

|

Win32/Neobar |

Август 2016 г. (5.39) |

|

Win32/Cerber |

Июль 2016 г. (5.38) |

|

Win32/Ursnif |

Июнь 2016 г. (5.37) |

|

Win32/Locky |

Май 2016 г. (5.36) |

|

Win32/Kovter |

Май 2016 г. (5.36) |

|

Win32/Samas |

Апрель 2016 г. (5.35) |

|

Win32/Bedep |

Апрель 2016 г. (5.35) |

|

Win32/Upatre |

Апрель 2016 г. (5.35) |

|

Win32/Vonteera |

Март 2016 г. (5.34) |

|

Win32/Fynloski |

Март 2016 г. (5.34) |

|

Win32/Winsec |

Декабрь 2015 г. (5.31) |

|

Win32/Drixed |

Октябрь 2015 г. (5.29) |

|

Win32/Brambul |

Октябрь 2015 г. (5.29) |

|

Win32/Escad |

Октябрь 2015 г. (5.29) |

|

Win32/Joanap |

Октябрь 2015 г. (5.29) |

|

Win32/Diplugem |

Октябрь 2015 г. (5.29) |

|

Win32/Blakamba |

Октябрь 2015 г. (5.29) |

|

Win32/Tescrypt |

Октябрь 2015 г. (5.29) |

|

Win32/Teerac |

Сентябрь 2015 г. (5.28) |

|

Win32/Kasidet |

Август 2015 г. (5.27) |

|

Win32/Critroni |

Август 2015 г. (5.27) |

|

Win32/Vawtrak |

Август 2015 г. (5.27) |

|

Win32/Crowti |

Июль 2015 г. (5.26) |

|

Win32/Reveton |

Июль 2015 г. (5.26) |

|

Win32/Enterak |

Июль 2015 г. (5.26) |

|

Win32/Bagopos |

Июнь 2015 г. (5.25) |

|

Win32/BrobanDel |

Июнь 2015 г. (5.25) |

|

Win32/OnlineGames |

Июнь 2015 г. (5.25) |

|

Win32/Gatak |

Июнь 2015 г. (5.25) |

|

Win32/IeEnablerCby |

Апрель 2015 г. (5.23) |

|

Win32/Dexter |

Апрель 2015 г. (5.23) |

|

Win32/Unskal |

Апрель 2015 г. (5.23) |

|

Win32/Saluchtra |

Апрель 2015 г. (5.23) |

|

Win32/CompromisedCert |

Март 2015 г. (5.22) |

|

Win32/Alinaos |

Март 2015 г. (5.22) |

|

Win32/NukeSped |

Февраль 2015 г. (5.21) |

|

Win32/Jinupd |

Февраль 2015 г. (5.21) |

|

Win32/Escad |

Февраль 2015 г. (5.21) |

|

Win32/Dyzap |

Январь 2015 г. (5.20) |

|

Win32/Emotet |

Январь 2015 г. (5.20) |

|

Win32/Zoxpng |

Ноябрь 2014 г. (5.18) |

|

Win32/Winnti |

Ноябрь 2014 г. (5.18) |

|

Win32/Tofsee |

Ноябрь 2014 г. (5.18) |

|

Win32/Derusbi |

Октябрь 2014 г. (5.17) |

|

Win32/Sensode |

Октябрь 2014 г. (5.17) |

|

Win32/Plugx |

Октябрь 2014 г. (5.17) |

|

Win32/Moudoor |

Октябрь 2014 г. (5.17) |

|

Win32/Mdmbot |

Октябрь 2014 г. (5.17) |

|

Win32/Hikiti |

Октябрь 2014 г. (5.17) |

|

Win32/Zemot |

Сентябрь 2014 г. (5.16) |

|

Win32/Lecpetex |

Август 2014 г. (5.15) |

|

Win32/Bepush |

Июль 2014 г. (5.14) |

|

Win32/Caphaw |

Июль 2014 г. (5.14) |

|

Win32/Necurs |

Июнь 2014 г. (5.13) |

|

Win32/Filcout |

Май 2014 г. (5.12) |

|

Win32/Miuref |

Май 2014 г. (5.12) |

|

Win32/Kilim |

Апрель 2014 г. (5.11) |

|

Win32/Ramdo |

Апрель 2014 г. (5.11) |

|

MSIL/Spacekito |

Март 2014 г. (5.10) |

|

Win32/Wysotot |

Март 2014 г. (5.10) |

|

VBS/Jenxcus |

Февраль 2014 г. (5.9) |

|

MSIL/Bladabindi |

Январь 2014 г. (5.8) |

|

Win32/Rotbrow |

Декабрь 2013 г. (5.7) |

|

Win32/Napolar |

Ноябрь 2013 г. (5.6) |

|

Win32/Deminnix |

Ноябрь 2013 г. (5.6) |

|

Win32/Foidan |

Октябрь 2013 г. (5.5) |

|

Win32/Shiotob |

Октябрь 2013 г. (5.5) |

|

Win32/Simda |

Сентябрь 2013 г. (5.4) |

|

Win32/Tupym |

Июнь 2013 г. (4.21) |

|

Win32/Kexqoud |

Май 2013 г. (4.20) |

|

Win32/Vicenor |

Май 2013 г. (4.20) |

|

Win32/fakedef |

Май 2013 г. (4.20) |

|

Win32/Vesenlosow |

Апрель 2013 г. (4.19) |

|

Win32/Redyms |

Апрель 2013 г. (4.19) |

|

Win32/Babonock |

Апрель 2013 г. (4.19) |

|

Win32/Wecykler |

Март 2013 г. (4.18) |

|

Win32/Sirefef |

Февраль 2013 г. (4.17) |

|

Win32/Lefgroo |

Январь 2013 г. (4.16) |

|

Win32/Ganelp |

Январь 2013 г. (4.16) |

|

Win32/Phdet |

Декабрь 2012 г. (4.15) |

|

Win32/Phorpiex |

Ноябрь 2012 г. (4.14) |

|

Win32/Weelsof |

Ноябрь 2012 г. (4.14) |

|

Win32/Folstart |

Ноябрь 2012 г. (4.14) |

|

Win32/OneScan |

Октябрь 2012 г. (4.13) |

|

Win32/Nitol |

Октябрь 2012 г. (4.13) |

|

Win32/Medfos |

Сентябрь 2012 г. (4.12) |

|

Win32/Matsnu |

Август 2012 г. (4.11) |

|

Win32/Bafruz |

Август 2012 г. (4.11) |

|

Win32/Kuluoz |

Июнь 2012 г. (4.9) |

|

Win32/Cleaman |

Июнь 2012 г. (4.9) |

|

Win32/Dishigy |

Май 2012 г. (4.8) |

|

Win32/Unruy |

Май 2012 г. (4.8) |

|

Win32/Gamarue |

Апрель 2012 г. (4.7) |

|

Win32/Bocinex |

Апрель 2012 г. (4.7) |

|

Win32/Claretore |

Апрель 2012 г. (4.7) |

|

Win32/Pluzoks.A |

Март 2012 г. (4.6) |

|

Win32/Yeltminky |

Март 2012 г. (4.6) |

|

Win32/Hioles |

Март 2012 г. (4.6) |

|

Win32/Dorkbot |

Март 2012 г. (4.6) |

|

Win32/Fareit |

Февраль 2012 г. (4.5) |

|

Win32/Pramro |

Февраль 2012 г. (4.5) |

|

Win32/Sefnit |

Январь 2012 г. (4.4) |

|

Win32/Helompy |

Декабрь 2011 г. (4.3) |

|

Win32/Cridex |

Ноябрь 2011 г. (4.2) |

|

Win32/Carberp |

Ноябрь 2011 г. (4.2) |

|

Win32/Dofoil |

Ноябрь 2011 г. (4.2) |

|

Win32/Poison |

Октябрь 2011 г. (4.1) |

|

Win32/EyeStye |

Октябрь 2011 г. (4.1) |

|

Win32/Kelihos |

Сентябрь 2011 г. (4.0) |

|

Win32/Bamital |

Сентябрь 2011 г. (4.0) |

|

Win32/Hiloti |

Август 2011 г. (3.22) |

|

Win32/FakeSysdef |

Август 2011 г. (3.22) |

|

Win32/Dursg |

Июль 2011 г. (3.21) |

|

Win32/Tracur |

Июль 2011 г. (3.21) |

|

Win32/Nuqel |

Июнь 2011 г. (3.20) |

|

Win32/Yimfoca |

Июнь 2011 г. (3.20) |

|

Win32/Rorpian |

Июнь 2011 г. (3.20) |

|

Win32/Ramnit |

Май 2011 г. (3.19) |

|

Win32/Afcore |

Апрель 2011 г. (3.18) |

|

Win32/Renocide |

Март 2011 г. (3.17) |

|

Win32/Cycbot |

Февраль 2011 г. (3.16) |

|

Win32/Lethic |

Январь 2011 г. (3.15) |

|

Win32/Qakbot |

Декабрь 2010 г. (3.14) |

|

Вирус:Win32/Sality.AT |

Ноябрь 2010 г. (3.13) |

|

Worm:Win32/Sality.AT |

Ноябрь 2010 г. (3.13) |

|

Win32/FakePAV |

Ноябрь 2010 г. (3.13) |

|

Win32/Zbot |

Октябрь 2010 г. (3.12) |

|

Win32/Vobfus |

Сентябрь 2010 г. (3.11) |

|

Win32/FakeCog |

Сентябрь 2010 г. (3.11) |

|

Trojan:WinNT/Sality |

Август 2010 г. (3.10) |

|

Вирус:Win32/Sality.AU |

Август 2010 г. (3.10) |

|

Worm:Win32/Sality.AU |

Август 2010 г. (3.10) |

|

Worm:Win32/Vobfus!dll |

Август 2010 г. (3.10) |

|

Worm:Win32/Vobfus.gen! C |

Август 2010 г. (3.10) |

|

Worm:Win32/Vobfus.gen! B |

Август 2010 г. (3.10) |

|

Worm:Win32/Vobfus.gen! A |

Август 2010 г. (3.10) |

|

Win32/CplLnk |

Август 2010 г. (3.10) |

|

Win32/Stuxnet |

Август 2010 г. (3.10) |

|

Win32/Bubnix |

Июль 2010 г. (3.9) |

|

Win32/FakeInit |

Июнь 2010 г. (3.8) |

|

Win32/Oficla |

Май 2010 г. (3.7) |

|

Win32/Magania |

Апрель 2010 г. (3.6) |

|

Win32/Helpud |

Март 2010 г. (3.5) |

|

Win32/Pushbot |

Февраль 2010 г. (3.4) |

|

Win32/Rimecud |

Январь 2010 г. (3.3) |

|

Win32/Hamweq |

Декабрь 2009 г. (3.2) |

|

Win32/PrivacyCenter |

Ноябрь 2009 г. (3.1) |

|

Win32/FakeVimes |

Ноябрь 2009 г. (3.1) |

|

Win32/FakeScanti |

Октябрь 2009 г. (3.0) |

|

Win32/Daurso |

Сентябрь 2009 г. (2.14) |

|

Win32/Bredolab |

Сентябрь 2009 г. (2.14) |

|

Win32/FakeRean |

Август 2009 г. (2.13) |

|

Win32/FakeSpypro |

Июль 2009 г. (2.12) |

|

Win32/InternetAntivirus |

Июнь 2009 г. (2.11) |

|

Win32/Winwebsec |

Май 2009 г. (2.10) |

|

Win32/Waledac |

Апрель 2009 г. (2.9) |

|

Win32/Koobface |

Март 2009 г. (2.8) |

|

Win32/Srizbi |

Февраль 2009 г. (2.7 ) |

|

Win32/Conficker |

Январь 2009 г. (2.6) |

|

Win32/Banload |

Январь 2009 г. (2.6) |

|

Win32/Yektel |

Декабрь 2008 г. (2.5) |

|

Win32/FakeXPA |

Декабрь 2008 г. (2.5) |

|

Win32/Gimmiv |

Ноябрь 2008 г. (2.4) |

|

Win32/FakeSecSen |

Ноябрь 2008 г. (2.4 ) |

|

Win32/Rustock |

Октябрь 2008 г. (2.3) |

|

Win32/Slenfbot |

Сентябрь 2008 г. (2.2) |

|

Win32/Matcash |

Август 2008 г. (2.1) |

|

Win32/Horst |

Июль 2008 г. (2.0) |

|

Win32/Lolyda |

Июнь 2008 г. (1.42) |

|

Win32/Ceekat |

Июнь 2008 г. (1.42) |

|

Win32/Zuten |

Июнь 2008 г. (1.42) |

|

Win32/Tilcun |

Июнь 2008 г. (1.42) |

|

Win32/Storark |

Июнь 2008 г. (1.42) |

|

Win32/Taterf |

Июнь 2008 г. (1.42) |

|

Win32/Frethog |

Июнь 2008 г. (1.42) |

|

Win32/Corripio |

Июнь 2008 г. (1.42) |

|

Win32/Captiya |

Май 2008 г. (1.41) |

|

Win32/Oderoor |

Май 2008 г. (1.41) |

|

Win32/Newacc |

Март 2008 г. (1.39) |

|

Win32/Vundo |

Март 2008 г. (1.39) |

|

Win32/Virtumonde |

Март 2008 г. (1.39) |

|

Win32/Ldpinch |

Февраль 2008 г. (1.38) |

|

Win32/Cutwail |

Январь 2008 г. (1.37) |

|

Win32/Fotomoto |

Декабрь 2007 г. (1.36) |

|

Win32/ConHook |

Ноябрь 2007 г. (1.35) |

|

Win32/RJump |

Октябрь 2007 г. (1.34) |

|

Win32/Nuwar |

Сентябрь 2007 г. (1.33) |

|

Win32/Zonebac |

Август 2007 г. (1.32) |

|

Win32/Virut.B |

Август 2007 г. (1.32) |

|

Win32/Virut.A |

Август 2007 г. (1.32) |

|

Win32/Busky |

Июль 2007 г. (1.31) |

|

Win32/Allaple |

Июнь 2007 г. (1.30) |

|

Win32/Renos |

Май 2007 г. (1.29) |

|

Win32/Funner |

Апрель 2007 г. (1.28) |

|

Win32/Alureon |

Март 2007 г. (1.27) |

|

Win32/Mitglieder |

Февраль 2007 г. (1.25) |

|

Win32/Stration |

Февраль 2007 г. (1.25) |

|

WinNT/Haxdoor |

Январь 2007 г. (1.24) |

|

Win32/Haxdoor |

Январь 2007 г. (1.24) |

|

Win32/Beenut |

Декабрь 2006 г. (1.23) |

|

Win32/Бронток |

Ноябрь 2006 г. (1.22) |

|

Win32/Tibs |

Октябрь 2006 г. (1.21) |

|

Win32/Passalert |

Октябрь 2006 г. (1.21) |

|

Win32/Harnig |

Октябрь 2006 г. (1.21) |

|

Win32/Sinowal |

Сентябрь 2006 г. (1.20) |

|

Win32/Bancos |

Сентябрь 2006 г. (1.20) |

|

Win32/Jeefo |

Август 2006 г. (1.19) |

|

Win32/Banker |

Август 2006 г. (1.19) |

|

Win32/Nsag |

Июль 2006 г. (1.18) |

|

Win32/Hupigon |

Июль 2006 г. (1.18) |

|

Win32/Chir |

Июль 2006 г. (1.18) |

|

Win32/Alemod |

Июль 2006 г. (1.18) |

|

Win32/Fizzer |

Июнь 2006 г. (1.17) |

|

Win32/Cissi |

Июнь 2006 г. (1.17) |

|

Win32/Plexus |

Май 2006 г. (1.16) |

|

Win32/Ganda |

Май 2006 г. (1.16) |

|

Win32/Evaman |

Май 2006 г. (1.16) |

|

Win32/Valla |

Апрель 2006 г. (1.15) |

|

Win32/Reatle |

Апрель 2006 г. (1.15) |

|

Win32/Locksky |

Апрель 2006 г. (1.15) |

|

Win32/Zlob |

Март 2006 г. (1.14) |

|

Win32/Torvil |

Март 2006 г. (1.14) |

|

Win32/Atak |

Март 2006 г. (1.14) |

|

Win32/Magistr |

Февраль 2006 г. (1.13) |

|

Win32/Eyeveg |

Февраль 2006 г. (1.13) |

|

Win32/Badtrans |

Февраль 2006 г. (1.13) |

|

Win32/Alcan |

Февраль 2006 г. (1.13) |

|

Win32/Parite |

Январь 2006 г. (1.12) |

|

Win32/Maslan |

Январь 2006 г. (1.12) |

|

Win32/Bofra |

Январь 2006 г. (1.12) |

|

WinNT/F4IRootkit |

Декабрь 2005 г. (1.11) |

|

Win32/Ryknos |

Декабрь 2005 г. (1.11) |

|

Win32/IRCBot |

Декабрь 2005 г. (1.11) |

|

Win32/Swen |

Ноябрь 2005 г. (1.10) |

|

Win32/Opaserv |

Ноябрь 2005 г. (1.10) |

|

Win32/Mabutu |

Ноябрь 2005 г. (1.10) |

|

Win32/Codbot |

Ноябрь 2005 г. (1.10) |

|

Win32/Bugbear |

Ноябрь 2005 г. (1.10) |

|

Win32/Wukill |

Октябрь 2005 г. (1.9) |

|

Win32/Mywife |

Октябрь 2005 г. (1.9) |

|

Win32/Gibe |

Октябрь 2005 г. (1.9) |

|

Win32/Antinny |

Октябрь 2005 г. (1.9) |

|

Win32/Zotob |

Сентябрь 2005 г. (1.8) |

|

Win32/Yaha |

Сентябрь 2005 г. (1.8) |

|

Win32/Gael |

Сентябрь 2005 г. (1.8) |

|

Win32/Esbot |

Сентябрь 2005 г. (1.8) |

|

Win32/Bobax |

Сентябрь 2005 г. (1.8) |

|

Win32/Rbot.MC |

Август 2005 A (1.7.1) |

|

Win32/Rbot.MB |

Август 2005 A (1.7.1) |

|

Win32/Rbot.MA |

Август 2005 A (1.7.1) |

|

Win32/Esbot.A |

Август 2005 A (1.7.1) |

|

Win32/Bobax.O |

Август 2005 A (1.7.1) |

|

Win32/Zotob.E |

Август 2005 A (1.7.1) |

|

Win32/Zotob.D |

Август 2005 A (1.7.1) |

|

Win32/Zotob.C |

Август 2005 A (1.7.1) |

|

Win32/Zotob.B |

Август 2005 A (1.7.1) |

|

Win32/Zotob.A |

Август 2005 A (1.7.1) |

|

Win32/Spyboter |

Август 2005 г. (1.7) |

|

Win32/Дюмару |

Август 2005 г. (1.7) |

|

Win32/Bagz |

Август 2005 г. (1.7) |

|

Win32/Wootbot |

Июль 2005 г. (1.6) |

|

Win32/Purstiu |

Июль 2005 г. (1.6) |

|

Win32/Optixpro |

Июль 2005 г. (1.6) |

|

Win32/Optix |

Июль 2005 г. (1.6) |

|

Win32/Hacty |

Июль 2005 г. (1.6) |

|

Win32/Spybot |

Июнь 2005 г. (1.5) |

|

Win32/Mytob |

Июнь 2005 г. (1.5) |

|

Win32/Lovgate |

Июнь 2005 г. (1.5) |

|

Win32/Kelvir |

Июнь 2005 г. (1.5) |

|

WinNT/FURootkit |

Май 2005 г. (1.4) |

|

WinNT/Ispro |

Май 2005 г. (1.4) |

|

Win32/Sdbot |

Май 2005 г. (1.4) |

|

Win32/Rbot |

Апрель 2005 г. (1.3) |

|

Win32/Mimail |

Апрель 2005 г. (1.3) |

|

Win32/Hackdef** |

Апрель 2005 г. (1.3) |

|

Win32/Sobig |

Март 2005 г. (1.2) |

|

Win32/Трезвый |

Март 2005 г. (1.2) |

|

Win32/Goweh |

Март 2005 г. (1.2) |

|

Win32/Bropia |

Март 2005 г. (1.2) |

|

Win32/Bagle |

Март 2005 г. (1.2) |

|

Win32/Zafi |

Февраль 2005 г. (1.1) |

|

Win32/Randex |

Февраль 2005 г. (1.1) |

|

Win32/Netsky |

Февраль 2005 г. (1.1) |

|

Win32/Korgo |

Февраль 2005 г. (1.1) |

|

Win32/Zindos |

Январь 2005 г. (1.0) |

|

Win32/Sasser |

Январь 2005 г. (1.0) |

|

Win32/Nachi |

Январь 2005 г. (1.0) |

|

Win32/Mydoom |

Январь 2005 г. (1.0) |

|

Win32/MSBlast |

Январь 2005 г. (1.0) |

|

Win32/Gaobot |

Январь 2005 г. (1.0) |

|

Win32/Doomjuice |

Январь 2005 г. (1.0) |

|

Win32/Berbew |

Январь 2005 г. (1.0) |

Мы максимизируем защиту клиентов, регулярно проверяя и приоритизируя наши подписи. Мы добавляем или удаляем обнаружения по мере развития ландшафта угроз.

Примечание: Для непрерывной защиты рекомендуется установить актуальный антивредоносный продукт следующего поколения.

Компонент отчетов

MSRT отправляет сведения в корпорацию Майкрософт, если обнаруживает вредоносное программное обеспечение или обнаруживает ошибку. Конкретная информация, отправляемая в корпорацию Майкрософт, состоит из следующих элементов:

-

Имя обнаруженного вредоносного программного обеспечения

-

Результат удаления вредоносных программ

-

Версия операционной системы

-

Языковой стандарт операционной системы

-

Архитектура процессора

-

Номер версии средства

-

Индикатор, указывающий, запускается ли средство Центром обновления Майкрософт, клиентский компонент Центра обновления Windows, автоматическим Обновления, Центром загрузки или с веб-сайта.

-

Анонимный GUID

-

Криптографический односторонний хэш (MD5) пути и имени файла каждого файла вредоносного программного обеспечения, который удаляется с компьютера.

Если на компьютере обнаружена вредоносная программа, средство предложит вам отправить информацию в корпорацию Майкрософт за пределами перечисленных здесь. Вам будет предложено в каждом из этих экземпляров, и эта информация отправляется только с вашего согласия. К дополнительным сведениям относятся следующие:

-

Файлы, которые, как предполагается, являются вредоносными программами. Средство определит нужные файлы.

-

Криптографический односторонний хэш (MD5) всех обнаруженных подозрительных файлов.

Вы можете отключить функцию создания отчетов. Сведения о том, как отключить компонент отчетов и как запретить отправку этой информации в корпорацию Майкрософт, см. в статье Развертывание средства удаления вредоносных программ Windows в корпоративной среде.

Возможные результаты сканирования

После запуска средства есть четыре main результатов, о которых средство удаления может сообщить пользователю:

-

Инфекции не обнаружено.

-

По крайней мере одна инфекция была обнаружена и удалена.

-

Инфекция была обнаружена, но не была удалена.

Заметка Этот результат отображается, если на компьютере обнаружены подозрительные файлы. Чтобы удалить эти файлы, следует использовать актуальный антивирусный продукт.

-

Инфекция была обнаружена и частично удалена.

Заметка Чтобы завершить это удаление, следует использовать актуальный антивирусный продукт.

Часто задаваемые вопросы о MSRT

A3: Да. В соответствии с условиями лицензионного соглашения этого средства средство можно распространить. Однако убедитесь, что вы распространяете последнюю версию средства.

A4: Если вы являетесь пользователем Windows 7, используйте Центр обновления Майкрософт или функцию автоматического Обновления Центра обновления Майкрософт, чтобы проверить, используете ли вы последнюю версию средства. Если вы решили не использовать Центр обновления Майкрософт и являетесь пользователем Windows 7, используйте клиентский компонент Центра обновления Windows. Или используйте функцию клиентский компонент Центра обновления Windows Автоматическое Обновления, чтобы проверить, используете ли вы последнюю версию средства. Кроме того, вы можете посетить Центр загрузки Майкрософт. Кроме того, если средство устарело более чем на 60 дней, средство напоминает вам о необходимости поиска новой версии средства.

A5: Нет. В будущих версиях средства номер статьи базы знаний Майкрософт останется как 890830. Имя файла средства при его загрузке из Центра загрузки Майкрософт будет меняться с каждым выпуском в соответствии с месяцем и годом выпуска этой версии средства.

A6: В настоящее время нет. Вредоносное программное обеспечение, предназначенное в средстве, основано на метриках, которые отслеживают распространенность и ущерб вредоносных программ.

A8: Некоторые сценарии могут помешать просмотру средства в Центре обновления Майкрософт, клиентский компонент Центра обновления Windows или автоматическом Обновления:

-

Если текущая версия средства уже запущена из клиентский компонент Центра обновления Windows, Центра обновления Майкрософт, автоматического Обновления или из любого из двух других механизмов выпуска, оно не будет повторно выпущено в клиентский компонент Центра обновления Windows или автоматически. Обновления.

-

Для автоматического Обновления при первом запуске средства необходимо войти в систему как член группы администраторов, чтобы принять условия лицензии.

A9: Средство предлагается для всех поддерживаемых версий Windows и Windows Server, перечисленных в разделе «Сводка», если выполняются следующие условия:

-

Пользователи используют последнюю версию клиентский компонент Центра обновления Windows или клиентский компонент Центра обновления Windows автоматический Обновления.

-

Пользователи еще не запускали текущую версию средства.

A11: Да. Даже если нет новых бюллетеней по безопасности за определенный месяц, средство удаления вредоносных программ будет повторно выпуском с поддержкой обнаружения и удаления последних распространенных вредоносных программ.

A12: Когда вам впервые предлагается средство удаления вредоносных программ из Центра обновления Майкрософт, клиентский компонент Центра обновления Windows или автоматического Обновления, вы можете отказаться от скачивания и запуска средства, отклонив условия лицензии. Это действие может применяться только к текущей версии средства или к текущей версии средства и к любым последующим версиям в зависимости от выбранного варианта. Если вы уже приняли условия лицензии и предпочитаете не устанавливать средство через клиентский компонент Центра обновления Windows, снимите флажок, соответствующий средству в пользовательском интерфейсе клиентский компонент Центра обновления Windows.

A14: В настоящее время средство удаления вредоносных программ не поддерживается на компьютере Windows Embedded.

A15: Нет. В отличие от большинства предыдущих более чистых средств, созданных корпорацией Майкрософт, MSRT не имеет необходимых компонентов для обновления системы безопасности. Однако мы настоятельно рекомендуем установить все критические обновления перед использованием средства, чтобы предотвратить повторное обнаружение вредоносным программным обеспечением, использующее уязвимости системы безопасности.

A18: Да. Вы можете использовать группу новостей microsoft.public.security.virus.

A19: В некоторых случаях при обнаружении определенных вирусов в системе средство очистки пытается восстановить зараженные системные файлы Windows. Хотя это действие удаляет вредоносное программное обеспечение из этих файлов, оно также может активировать функцию защиты файлов Windows. Если вы видите окно Защита файлов Windows, настоятельно рекомендуется следовать инструкциям и вставить компакт-диск Microsoft Windows. При этом очищенные файлы будут восстановлены в исходном, прединфекционном состоянии.

A20: Да, средство доступно на 24 языках.

A21: Средство использует файл с именем Mrtstub.exe для определенных операций. Если вы убедитесь, что файл подписан корпорацией Майкрософт, он является допустимым компонентом средства.

A22: Да. Если вы выполнили MSRT перед запуском компьютера в безопасный режим, доступ к MSRT можно получить по адресу %windir%\system32\mrt.exe. Дважды щелкните файл Mrt.exe, чтобы запустить MSRT, а затем следуйте инструкциям на экране.

Пропущенные выпуски

Следующие месяцы не имеют обновления MSRT:

-

Декабрь 2023 г.

-

Декабрь 2024 г.

-

Март 2025 г.

-

Апрель 2025 г.

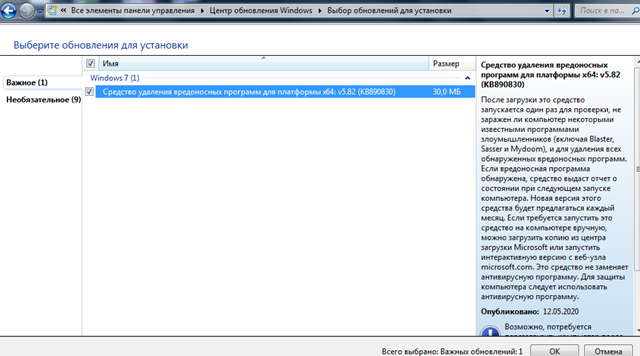

Если вы внимательно следите за обновлениями, которые ежемесячно устанавливаются на ваш компьютер через Windows Update, вы вероятно заметили критическое обновление KB890830 (Windows Malicious Software Removal Tool). Это обновление содержит последнюю версию бесплатного средства удаления вредоносных программ от Microsoft (MSRT). Windows Malicious Software Removal Tool это утилита для сканирования и лечения компьютера от вирусов, троянов и червей. MSRT выпускается для всех поддерживаемых версий Windows (в том числе для снятой с поддержки Windows 7).

Средство удаления вредоносных программ Microsoft – не является антивирусом и не защищает компьютер в реальном времени от всех угроз. Область применения утилиты – быстрое сканирование компьютера на предмет наличия ограниченного списка наиболее опасных вредоносных программ и угроз (по мнению Microsoft) и их удаление.

Вы можете установить/обновить MSRT автоматически через Windows Update, или можете скачать и установить Windows Malicious Software Removal Tool (KB890830) вручную из каталога обновлений Microsoft (https://www.catalog.update.microsoft.com/Search.aspx?q=KB890830).

Начиная с мая 2020 года обновление утилиты MSRT выпускается раз в квартал (ранее – ежемесячно).

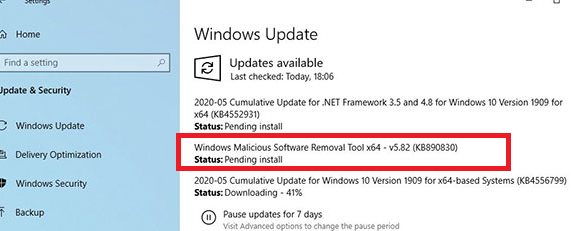

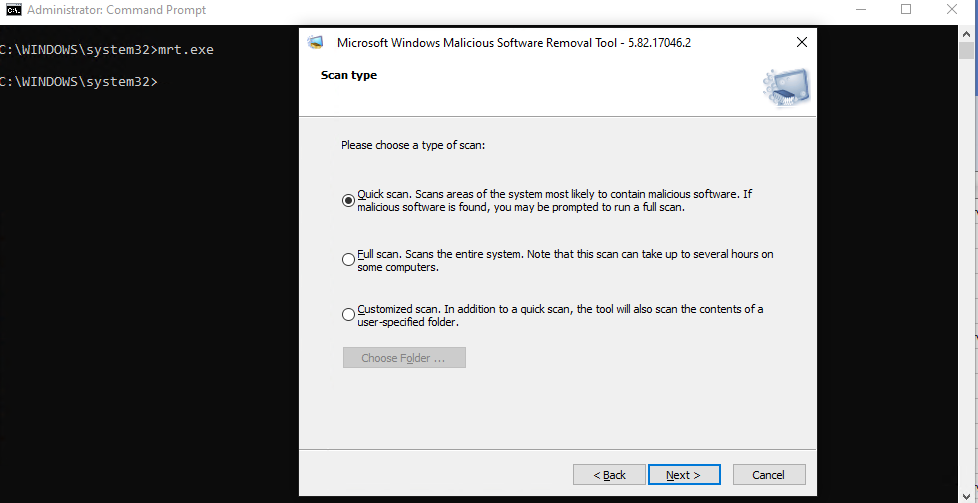

Чтобы запустить средство удаления вредоносных программ Windows, выполните команду:

mrt.exe

Доступны 3 режима сканирования компьютера:

- Quick scan – быстрая проверки памяти и системных файлов, которые чаще всего бывают заражены. При обнаружении вируса или трояна, утилита предложит выполнить полное сканирование;

- Full scan – полное сканирование компьютера (может занять до нескольких часов, в зависимости от количества файлов на диске);

- Customized scan – в этом режиме можно указать конкретную папку, которую нужно просканировать.

Выберите нужный режим сканирования компьютера и дождитесь окончания проверки.

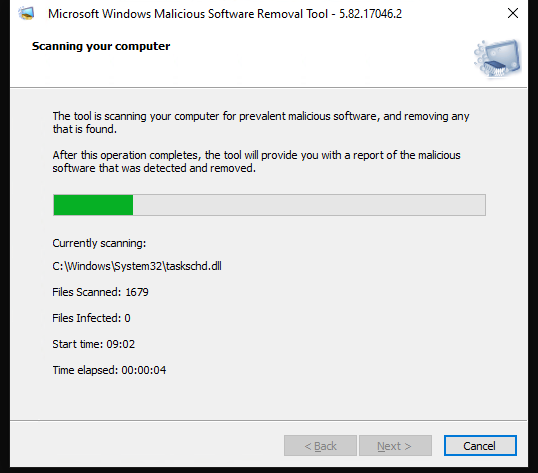

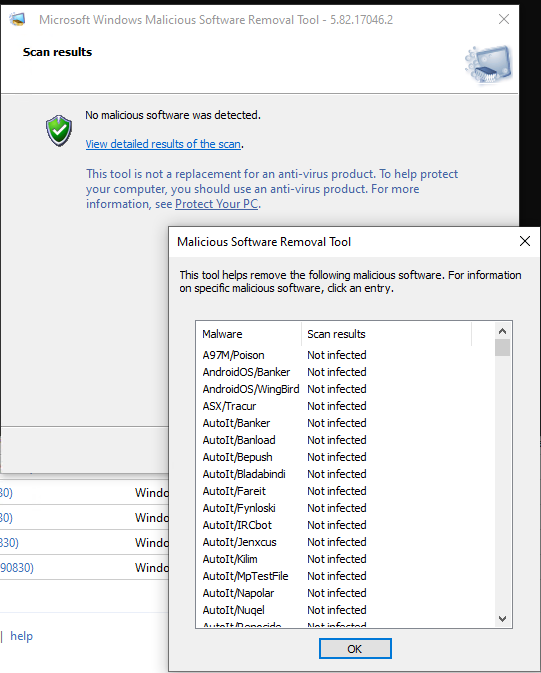

Если зараженные файлы не обнаружены, утилита выдаст сообщение “No malicious software was detected”. Если нажать на кнопку “View detailed results of the scan”, появится список вредоносных программ, сигнатуры которых искались и статус проверки для каждой из них.

Если вредоносная программ обнаружена, утилита выдаст один из следующих статусов:

- Обнаружено и было удалено по крайней мере одно заражение;

- Обнаружено заражение, но оно не было удалено. Этот результат отображается в том случае, если на компьютере обнаружены подозрительные файлы. Для удаления этих файлов следует использовать антивирус;

- Обнаружено и частично удалено заражение. Чтобы завершить удаление, следует использовать антивирус.

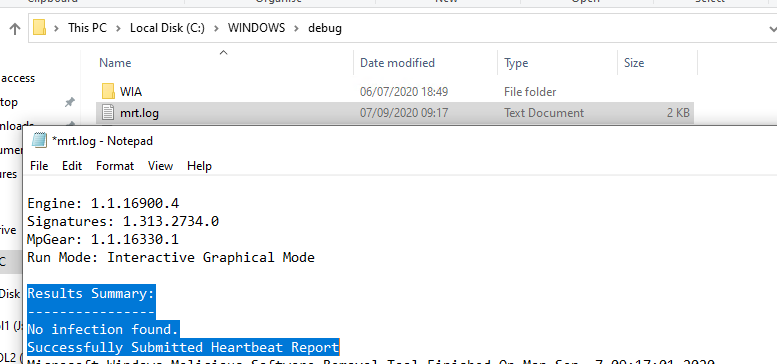

Утилита MSRT сохраняет подробный лог сканирования в файл

%WinDir%\Debug\mrt.log

.

Microsoft Windows Malicious Software Removal Tool v5.82, (build 5.82.17046.2) Started On Mon Sep 7 08:50:39 2020 Engine: 1.1.16900.4 Signatures: 1.313.2734.0 MpGear: 1.1.16330.1 Results Summary: ---------------- No infection found. Successfully Submitted Heartbeat Report

Обратите внимание на последнюю строку лога (Heartbeat Report). Как вы видите, утилита Malicious Software Removal Tool отправляет некий отчет в Microsoft (MSFT говорит, что этот отчет анонимный). Вы можете отключить отправку отчетов о сканировании в Microsoft через реестр. Создайте в ветке реестра HKLM\SOFTWARE\Policies\Microsoft\MRT параметр тип REG_DWORD с именем DontReportInfectionInformation и значением 1.

reg add "HKLM\SOFTWARE\Policies\Microsoft\MRT" /v DontReportInfectionInformation /t REG_DWORD /d 1 /f

Если вы хотите отключить автоматическое получение средства удаления вредоносных программ Windows через Windows Update, выполните команду

reg add "HKLM\SOFTWARE\Policies\Microsoft\MRT" /v DontOfferThroughWUAU /t REG_DWORD /d 1 /f

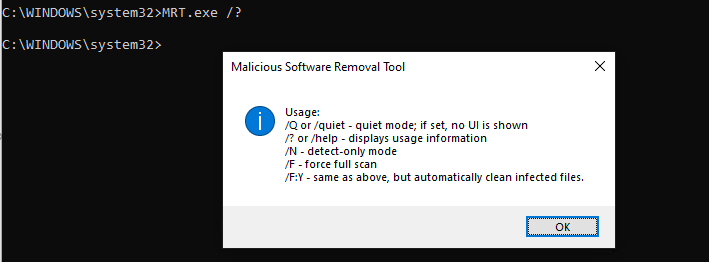

У утилиты MRT.exe есть несколько опций командной строки, которые можно использовать для сканирования компьютеров в корпоративной сети (с помощью SCCM, групповых политик или подобных средств).

-

/Q

– запуск в фоновом режиме (без графического интерфейса); -

/N

– режим детектирования (выполняется только проверка, без удаления обнаруженных зловредов); -

/F

– полная проверка компьютера; -

/F:Y

– полная проверка и автоматическое удаление заражённых файлов.

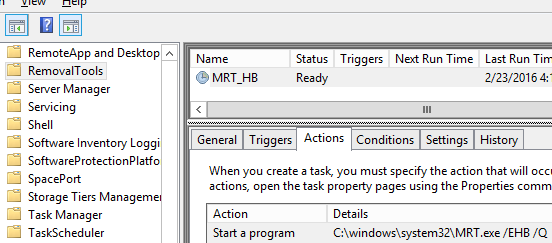

Для автоматической проверки компьютера используется специальное задание

MRT_HB

в Task Scheduler (Task Scheduler Library -> Microsoft -> Windows -> RemovalTools).

Это задание запускает утилиту mrt.exe с параметрами

/EHB /Q

(что, интересно параметры /EHB не документированы, в справке их нет).

From Wikipedia, the free encyclopedia

| Developer(s) | Microsoft |

|---|---|

| Initial release | 13 January 2005; 20 years ago |

| Stable release |

5.132 |

| Operating system | Windows 7 and later |

| Size | 77.5 MB |

| Available in | English, Portuguese, Arabic, Chinese, Czech, Danish, Dutch, Finnish, French, German, Greek, Hebrew, Hungarian, Italian, Japanese, Korean, Norwegian, Polish, Portuguese, Russian, Spanish, Swedish and Turkish |

| Type | On-demand scanner |

| License | Freeware |

| Website | support |

Microsoft Windows Malicious Software Removal Tool (MSRT) is a freeware second-opinion malware scanner that Microsoft’s Windows Update downloads and runs on Windows computers each month, independent of the installed antivirus software. First released on January 13, 2005,[2] MSRT does not offer real-time protection. It scans its host computer for specific, widespread malware, and tries to eliminate the infection. Outside its monthly deployment schedule, it can be separately downloaded from Microsoft.[3][1][4]

Since its January 13, 2005,[2] Microsoft releases the updated tool every second Tuesday of every month (commonly called «Patch Tuesday») through Windows Update, at which point it runs once automatically in the background and reports if malicious software is found. The tool is also available as a standalone download.[1]

Since support for Windows 2000 ended on July 13, 2010, Microsoft stopped distributing the tool to Windows 2000 users via Windows Update. The last version of the tool that could run on Windows 2000 was 4.20, released on May 14, 2013. Starting with version 5.1, released on June 11, 2013, support for Windows 2000 was dropped altogether. Although Windows XP support ended on April 8, 2014, updates for the Windows XP version of the Malicious Software Removal Tool would be provided until August, 2016; version 5.39. The latest version of MSRT for Windows Vista is 5.47, released on 11 April 2017.

Despite Microsoft ending general support for the Windows 7 operating system in 2020, updates are still provided to Windows 7 users via the standard Windows Update delivery mechanism.[3]

MSRT does not install a shortcut in the Start menu. Hence, users must manually execute %windir%\System32\MRT.exe. The tool records its results in a log file located at %windir%\debug\mrt.log.[3]

The tool reports anonymized data about any detected infections to Microsoft.[3] MSRT’s EULA discloses this reporting behavior and explains how to disable it.[5]

In a June 2006 Microsoft report,[2] the company claimed that the tool had removed 16 million instances of malicious software from 5.7 million of 270 million total unique Windows computers since its release in January 2005. The report also stated that, on average, the tool removes malicious software from 1 in every 311 computers on which it runs. On May 19, 2009, Microsoft claimed that the software has removed password stealer threats from 859,842 machines.[6]

In August 2013, the Malicious Software Removal Tool deleted old, vulnerable versions of the Tor client to end the spread of the Sefnit botnet (which mined for bitcoins without the host owner’s approval and later engaged in click fraud). Approximately two million hosts had been cleaned by October;[7][8][9] although this was slightly less than half of the estimated infections, the rest of the suspected machines presumably did not have their automatic Windows Updates enabled or manually run.[8]

- ^ a b c «Windows Malicious Software Removal Tool 64-bit». microsoft.com. Microsoft. Retrieved 2024-02-14.

- ^ a b c «Windows Malicious Software Removal Tool: Progress Made, Trends Observed». Microsoft. Retrieved 10 March 2010.

Microsoft delivered the first version of the MSRT on January 13, 2005 in 24 languages to users of Windows 2000, Windows XP, and Windows Server 2003 computers.

- ^ a b c d «Remove specific prevalent malware with Windows Malicious Software Removal Tool (KB890830)». Support. Microsoft. 8 December 2009.

- ^ Savill, John (2005). «What’s the Microsoft Windows Malicious Software Removal Tool?». Windows IT Pro. Archived from the original on 2017-05-11.

- ^ «Deployment of the Microsoft Windows Malicious Software Removal Tool in an enterprise environment». Support. Microsoft. 8 December 2009. Retrieved 22 December 2009.

Q3. How can I disable the infection-reporting component of the tool so that the report is not sent back to Microsoft? A3. An administrator can choose to disable the infection-reporting component of the tool by adding the following registry key value to computers [~snip~]

- ^ Protalinski, Emil (22 May 2009). «Microsoft cleans password stealer tools from 859,842 PCs». Ars Technica. Condé Nast.

- ^ McHugh, Molly (2014-01-17). «Microsoft’s secret battle against the Tor botnet». The Daily Dot. Retrieved 2014-02-10.

- ^ a b Stevenson, Alastair (26 September 2013). «Microsoft uncovers Sefnit Trojan return after Groupon click-fraud scam — IT News from». V3.co.uk. Archived from the original on 7 August 2014.

- ^ «Tackling the Sefnit botnet Tor hazard». Microsoft Malware Protection Center Threat Research & Response Blog. Microsoft. 9 January 2014. Archived from the original on 8 March 2016.

- Horowitz, Michael (6 February 2009). «What you don’t know about the Windows Malicious Software Removal Tool». Computerworld Blogs. Computerworld Inc. Archived from the original on 18 July 2011. Retrieved 13 July 2011.

- Official website

Лучшие средства удаления вредоносных программ

Вредоносные программы в контексте текущей статьи (PUP, AdWare и Malware) — не вполне вирусы, а программы проявляющие нежелательную активность на компьютере (рекламные окна, непонятное поведение компьютера и браузера, сайтов в Интернете), часто устанавливающиеся без ведома пользователей и сложные в удалении. Справиться с таким ПО в автоматическом режиме позволяют специальные средства удаления вредоносных программ для Windows 10, 8 и Windows 7.

Самая большая проблема, связанная с нежелательными программами — антивирусы часто не сообщают о них, вторая из проблем — обычные пути удаления для них могут не работать, а поиск затруднен. Ранее проблема вредоносных программ затрагивалась в инструкциях о том, как избавиться от рекламы в браузерах. В этом обзоре — набор лучших бесплатных утилит для удаления нежелательного (PUP, PUA) и вредоносного ПО, очистки браузеров от AdWare и сопутствующих задач. Также может быть полезным: Лучшие бесплатные антивирусы.

- AdwCleaner

- Средство удаления вредоносных программ Microsoft

- CrowdInspect (проверка процессов Windows)

- Malwarebytes

- RogueKiller

- Comodo Cleaning Essentials

- IObit Malware Fighter

- Emsisoft Emergency Kit

- RKill

- Junkware Removal Tool

- SuperAntySpyware

- Средства проверки ярлыков браузеров

- Инструмент очистки Chrome

- Zemana AntiMalware

- HitmanPro

- Spybot Search and Destroy

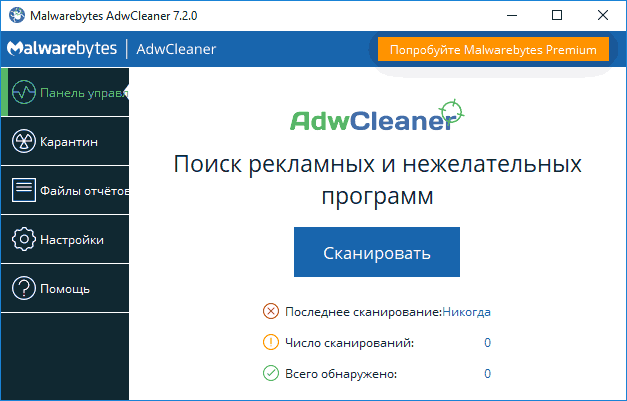

AdwCleaner

Начать проверку и очистку системы от вредоносных программ я рекомендую именно с AdwCleaner. Особенно в наиболее распространенных сегодня случаях, таких как всплывающая реклама и автоматическое открытие ненужных страниц с невозможностью изменить стартовую страницу в браузере.

Главные причины рекомендации начать с AdwCleaner — это средство удаления вредоносных программ с компьютера или ноутбука является полностью бесплатным, на русском языке, в достаточной мере эффективно, а также не требует установки и регулярно обновляется (плюс после проверки и очистки советует, как избежать заражения компьютера в дальнейшем: весьма дельные советы, которые я сам часто даю).

В использовании AdwCleaner проще простого — запустили программу, нажали кнопку «Сканировать», изучили результаты (можно снять галочки с тех элементов, которые, по вашему мнению, не требуется удалять) и нажали кнопку «Очистка». Дополнительно, вы можете включить очистку сетевых параметров, файла hosts и других элементов в разделе настроек.

В процессе удаления может потребоваться перезагрузка компьютера (для того, чтобы удалить то ПО, которое выполняется в настоящий момент до его запуска). А по завершении очистки вы получите полный текстовый отчет о том, что именно было удалено. Подробно об использовании AdwCleaner и где скачать сканер.

Примечание: под AdwCleaner сейчас маскируются некоторые программы, с которыми он призван бороться, будьте осторожны. И, если загружаете утилиту со стороннего сайта, не поленитесь проверить ее на VirusTotal (онлайн проверка на вирусы virustotal.com).

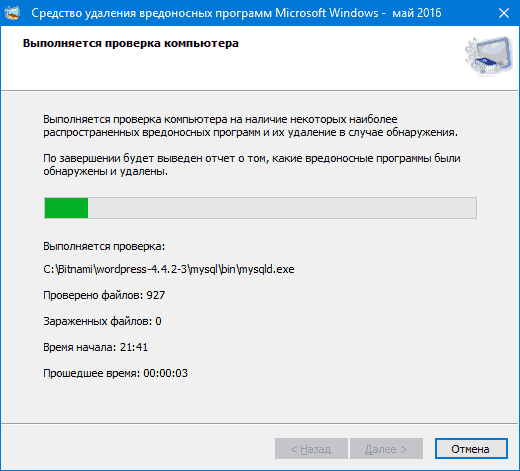

Средство удаления вредоносных программ Microsoft

Если на вашем компьютере установлена Windows 10, то в системе уже имеется встроенное средство для удаления вредоносных программ (Microsoft Malicious Software Removal Tool), которое работает как и в автоматическом режиме, так и доступно для запуска вручную.

Найти эту утилиту вы можете в C:\Windows\System32\MRT.exe. Сразу отмечу, что данное средство не столь эффективно, как сторонние программы для борьбы с Malware и Adware (например, рассмотренный далее AdwCleaner работает лучше), но попробовать стоит.

Весь процесс поиска и удаления вредоносных программ выполняется в простом мастере на русском языке (где достаточно просто нажимать «Далее»), а само сканирование происходит достаточно долго, так что будьте готовы.

Преимущество Средства удаления вредоносных программ Microsoft MRT.exe в том, что являясь системной программой, она навряд-ли сможет что-то повредить в вашей системе (при условии ее лицензионности). Также вы можете загрузить это средство отдельно для Windows 10, 8 и Windows 7 на официальном сайте https://support.microsoft.com/ru-ru/kb/890830

CrowdIsnpect — средство проверки запущенных процессов Windows

Большинство представленных в обзоре утилит для поиска и удаления вредоносных программ выполняют поиск исполняемых файлов на компьютере, изучают автозагрузку Windows, реестр, иногда — расширения браузеров и отображают список потенциально опасного ПО (сверив со своей базой) с краткой справкой о том, какая именно угроза обнаружена.

В отличие от них, средство проверки процессов Windows CrowdInspect анализирует запущенные в текущий момент времени процессы Windows 10, 8 и Windows 7, сверяя их с онлайн-базами нежелательных программ, выполняя проверку с помощью сервиса VirusTotal и отображая сетевые соединения, устанавливаемые этими процессами (отображая также репутацию сайтов, которым принадлежат соответствующие IP-адреса).

Если из описанного не до конца понятно, как бесплатная программа CrowdInspect может помочь в борьбе с вредоносным ПО, рекомендую к прочтению отдельный подробный обзор: Проверка процессов Windows с помощью CrowdInspect.

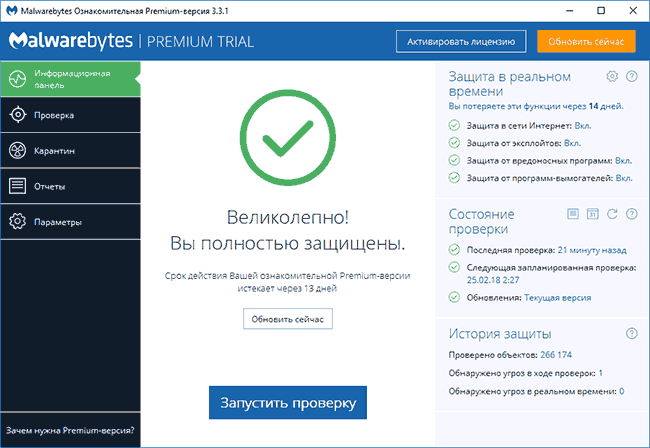

Malwarebytes Anti-Malware Free

Malwarebytes (ранее — Malwarebytes Anti-Malware) — одна из самых популярных программ для поиска и последующего удаления нежелательного программного обеспечения с компьютера, способная работать и как антивирус. Подробно о программе и ее настройках, а также о том, где ее скачать, можно прочитать в обзоре Использование Malwarebytes Anti-malware.

Большинство обзоров отмечают высокую степень обнаружения вредоносного ПО на компьютере и эффективное его удаление даже в бесплатной версии. После проверки найденные угрозы по умолчанию помещаются в карантин, затем их можно удалить, зайдя в соответствующий раздел программы. При желании, вы можете исключить угрозы и не помещать их в карантин/не удалять.

Первоначально программа устанавливается как платная Premium версия с дополнительными функциями (например, проверка в режиме реального времени), но по истечении 14 дней переходит в бесплатный режим, который продолжает отлично работать для ручного сканирования на наличие угроз. Версию Malwarebytes Anti-Malware Free для домашнего использования можно бесплатно скачать с официального сайта https://ru.malwarebytes.com/mwb-download/.

RogueKiller

RogueKiller — одно из средств борьбы с вредоносными программами, которое пока не было выкуплено компанией Malwarebytes (в отличие от AdwCleaner и JRT) и результаты поиска и анализа угроз в этой программе (доступна как бесплатная, вполне рабочая, так и платная версии) отличаются от аналогов, субъективно — в лучшую сторону. Кроме одного нюанса — отсутствие русского языка интерфейса.

RogueKiller позволяет выполнить сканирование операционной системы и отыскать вредоносные элементы в:

- Запущенных процессах

- Службах Windows

- Планировщике заданий (актуально в последнее время, см. Сам запускается браузер с рекламой)

- Файле hosts, браузерах, загрузчике

В моем тесте при сравнении RogueKiller с AdwCleaner на одной системе с некоторыми потенциально нежелательными программами, RogueKiller оказался более результативен. Если ваши предыдущие попытки борьбы с вредоносным ПО не увенчались успехом — рекомендую попробовать: Подробно об использовании и где скачать RogueKiller.

Comodo Cleaning Essentials

Comodo Cleaning Essentials — не просто сканер для поиска вирусов и вредоносных программ, но и набор дополнительных инструментов, которые позволяют:

- Проверить элементы в автозагрузке Windows 10, 8.1 и Windows 7.

- Очистить браузер, захваченный нежелательным ПО.

- Выполнить проверку запущенных процессов, отыскав среди них сомнительные.

- Исправить блокировку работы системных утилит Windows.

Подробный обзор всех возможностей программы: Удаление вирусов, вредоносных программ и другие возможности Comodo Cleaning Essentials.

IObit Malware Fighter

Многие пользователям знакомы продукты от разработчика IObit, есть и у них и собственное ПО для обнаружения вредоносных и потенциально нежелательных программ — IObit Malware Fighter.

Очень простая для начинающих пользователей утилита, в целом, работающая, но не без недостатков. Подробный обзор и где скачать: Удаление вредоносных и потенциально нежелательных программ в IObit Malware Fighter.

Emsisoft Emergency Kit

Emsisoft Emergency Kit — простой бесплатный инструмент для обнаружения, удаления или помещения в карантин вредоносных и потенциально нежелательных программ, а также руткитов и процессов в памяти, полностью на русском языке, доступный как в бесплатной, так и в платной версии.

С большой вероятностью, у пользователей не возникнет каких-либо проблем при использовании утилиты: достаточно выполнить сканирование, ознакомиться со списком обнаруженных угроз и либо удалить их, либо попробовать поместить в карантин. Подробно об утилите и её использовании: Удаление вредоносных программ в Emsisoft Emergency Kit.

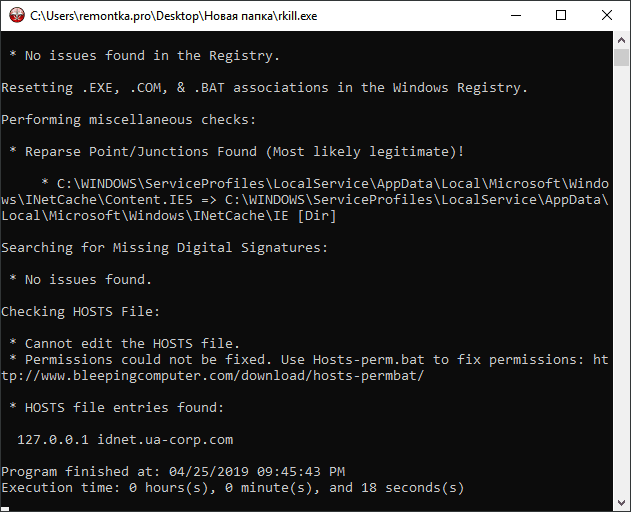

RKill

Иногда, запущенные вредоносные программы, а также изменения, сделанные ими в системе, мешают запуску перечисленных здесь утилит для удаления нежелательного ПО и доступу к редактору реестра, диспетчеру задач и другим средствам Windows. Для того, чтобы устранить эти помехи, можно использовать утилиту RKill.

Подробно о том, что именно делает RKill и особенностях использования средства в инструкции Бесплатная утилита RKill для удаления вредоносных программ.

Junkware Removal Tool

Бесплатная программа для удаления Adware и Malware — Junkware Removal Tool (JRT) — еще один эффективный инструмент для борьбы с нежелательными программами, расширениями браузеров и другими угрозами. Также как и AdwCleaner, она была приобретена компанией Malwarebytes после некоторого времени роста популярности.

Утилита работает в текстовом интерфейсе ищет и автоматически удаляет угрозы в запущенных процессах, автозагрузке, файлах и папках, службах, браузерах и ярлыках (предварительно создав точку восстановления системы). В завершение создается текстовый отчет обо всем удаленном нежелательном ПО. К сожалению, поддержка этого продукта была прекращена после того, как им завладела Malwarebytes. Подробный обзор программы и загрузка: Удаление нежелательных программ в Junkware Removal Tool.

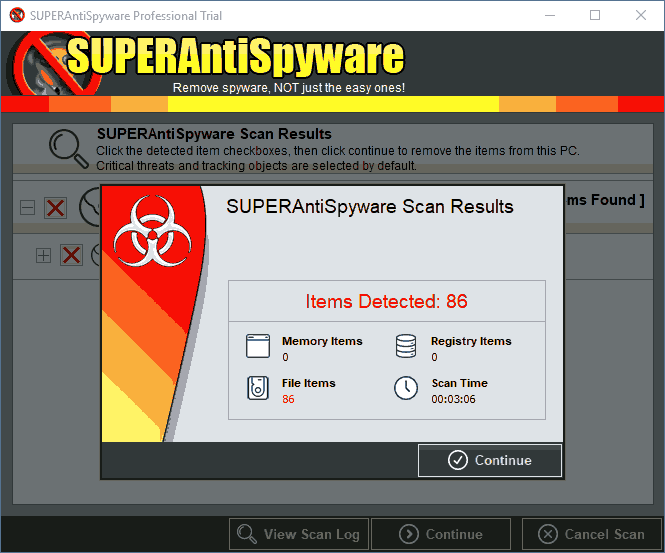

SuperAntiSpyware

И еще одно независимое средство для удаления вредоносных программ — SuperAntiSpyware (без русского языка интерфейса), доступное как бесплатно (в том числе в виде portable версии), так и в платном варианте (с возможностью защиты в реальном времени). Несмотря на название, программа позволяет найти и обезвредить не только Spyware, но и другие типы угроз — потенциально нежелательные программы, Adware, черви, руткиты, кейлоггеры, browser hijackers и подобные.

Несмотря на то, что сама программа не обновлялась достаточно давно, базы данных угроз продолжают регулярно обновляться и, при проверке, SuperAntiSpyware показывает отличный результат, обнаруживая некоторые элементы, которые «не видят» другие популярные программы такого типа.

Скачать SuperAntiSpyware можно с официального сайта https://www.superantispyware.com/

Утилиты для проверки ярлыков браузеров и других программ

При борьбе с AdWare в браузерах и не только особое внимание стоит обратить на ярлыки браузеров: часто они, внешне оставаясь прежними, запускают не совсем браузер или же запускают его не тем способом, как это делается по умолчанию. В результате вы можете видеть рекламные страницы, или, к примеру, может постоянно возвращаться вредоносное расширение в браузере.

Проверить ярлыки браузеров можно вручную, используя лишь средства Windows, а можно автоматическими средствами анализа, такими как бесплатные Shortcut Scanner или Check Browser LNK. Подробно об этих программах для проверки ярлыков и о том, как сделать это вручную в руководстве Как проверить ярлыки браузеров в Windows.

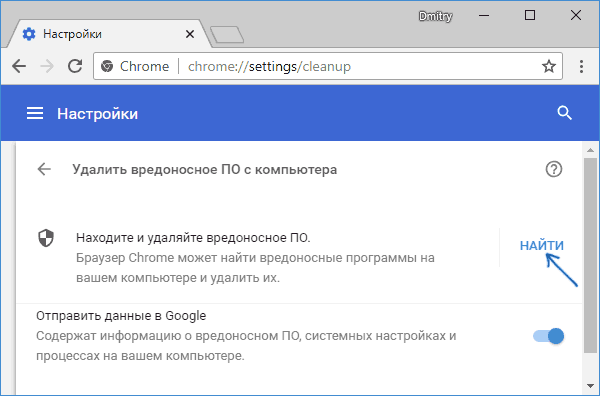

Инструмент очистки Google Chrome

Одна из самых частых причин появления нежелательной рекламы в браузерах (в всплывающих окнах, по клику в любом месте любого сайта) — вредоносные расширения и дополнения браузеров. При этом, по опыту ответа на комментарии к статьям на тему того, как избавиться от такой рекламы, пользователи, зная об этом, не выполняют очевидной рекомендации: отключение всех без исключения расширений, потому что некоторые из них кажутся им вполне благонадежными, которыми они пользуются долгое время (хотя по факту часто оказывается, что именно это расширение стало вредоносным — такое вполне возможно, бывает даже, что появление рекламы вызывают расширения, которые ранее её блокировали).

В браузере Google Chrome есть встроенный Инструмент очистки Chrome (официальная программа от Google, ранее называлась Google Software Removal Tool). Ранее она была доступна как отдельная утилита на сайте Google, теперь — это часть браузера Google Chrome.

Подробно об утилите: использование встроенного средства удаления вредоносных программ Google Chrome.

Zemana AntiMalware

Zemana AntiMalware — еще одна хорошая программа для борьбы с вредоносным ПО, на которую заставили обратить внимание комментарии к этой статье. Среди достоинств — эффективный облачный поиск (находит то, что порой не видят AdwCleaner и Malwarebytes AntiMalware), сканирование индивидуальных файлов, русский язык и вообще понятный интерфейс. Программа также позволяет обеспечить защиту компьютера в реальном времени (аналогичная возможность имеется в платном варианте MBAM).

Одна из самых интересных функций — проверка и удаление вредоносных и подозрительных расширений в браузере. С учетом того, что такие расширения — самая частая причина появления всплывающих окон с рекламой и просто нежелательной рекламы у пользователей, такая возможность мне представляется просто замечательной. Для того, чтобы включить проверку расширений браузеров, зайдите в «Настройки» — «Дополнительно».

Среди недостатков — бесплатно работает только 15 дней (впрочем, с учетом того, что такие программы в большинстве своем используют в экстренных случаях, может оказаться достаточным), а также необходимость интернет-подключения для работы (во всяком случае, для первоначальной проверки компьютера на наличие Malware, Adware и других вещей).

Скачать бесплатную в течение 15 дней версию Zemana Antimalware можно с официального сайта https://zemana.com/AntiMalware

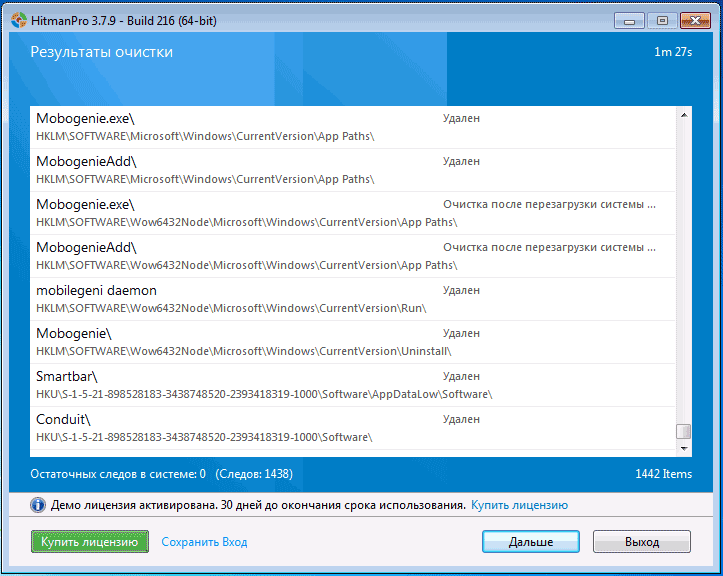

HitmanPro

HitmanPro — уже давно существующая утилита для очистки компьютера от вредоносного софта с отличной репутацией. Отличается от других прежде всего скоростью работы и количеством обнаруживаемых угроз, в том числе удаленных, но от которых остались «хвосты» в Windows, не требует установки на компьютер.

HitmanPro является платной программой, однако в течение 30 дней имеется возможность воспользоваться всеми функциями бесплатно — этого вполне хватит, чтобы удалить весь мусор из системы. При проверке, утилита нашла все вредоносные программы, которые я предварительно специально установил и успешно очистила компьютер от них.

Судя по отзывам читателей, оставленных у меня на сайте в статьях про удаление вирусов, вызывающих появление рекламы в браузерах (одна из самых частых на сегодня проблем) и про возвращение нормальной стартовой страницы, Hitman Pro — это та утилита, которая помогает наибольшему их числу решить проблемы с потенциально нежелательным и просто вредным ПО, а уж в сочетании со следующим рассматриваемым продуктом работает вообще почти безотказно. Скачать HitmanPro можно с официального сайта https://www.hitmanpro.com/

Spybot Search & Destroy

Spybot Search & Destroy — еще один эффективный способ избавиться от ненужного ПО и защититься от вредоносных программ в будущем. Кроме этого, в утилите присутствует широкий набор дополнительных возможностей, связанных с безопасностью компьютера. Программа на русском языке.

Помимо поиска нежелательного софта, утилита позволяет защитить систему, отслеживая устанавливаемые программы и изменения в важных системных файлах и реестре Windows. В случае неудачного удаления вредоносных программ, повлекшего за собой сбои, можно откатить изменения, сделанные утилитой. Скачать бесплатно последнюю версию можно у разработчика: https://www.safer-networking.org/download/

Надеюсь, представленные средства борьбы с вредоносным ПО помогут вам решить возникшие проблемы, если же вам есть, чем дополнить обзор, буду рад вашим комментариям к статье.