Настроить VPN-подключение по протоколу PPTP в операционной системе Windows 10 просто — достаточно в точности выполнить шаги по нашей инструкции, и уже через минуту можно анонимно посещать интернет сайты, обойти блокировки Вконтакте и Facebook, защитить данные от перехвата хакерами в бесплатных Wi-Fi сетях.

1

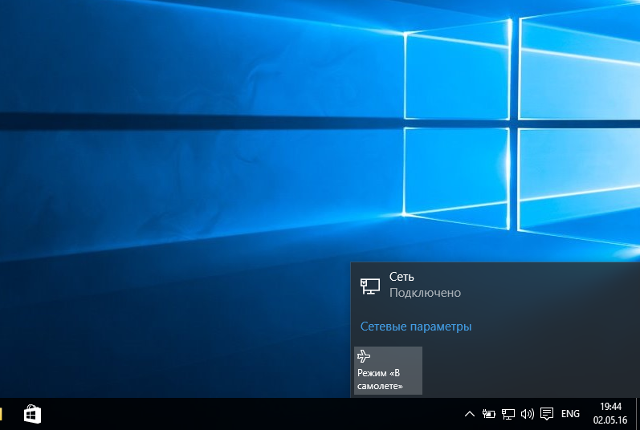

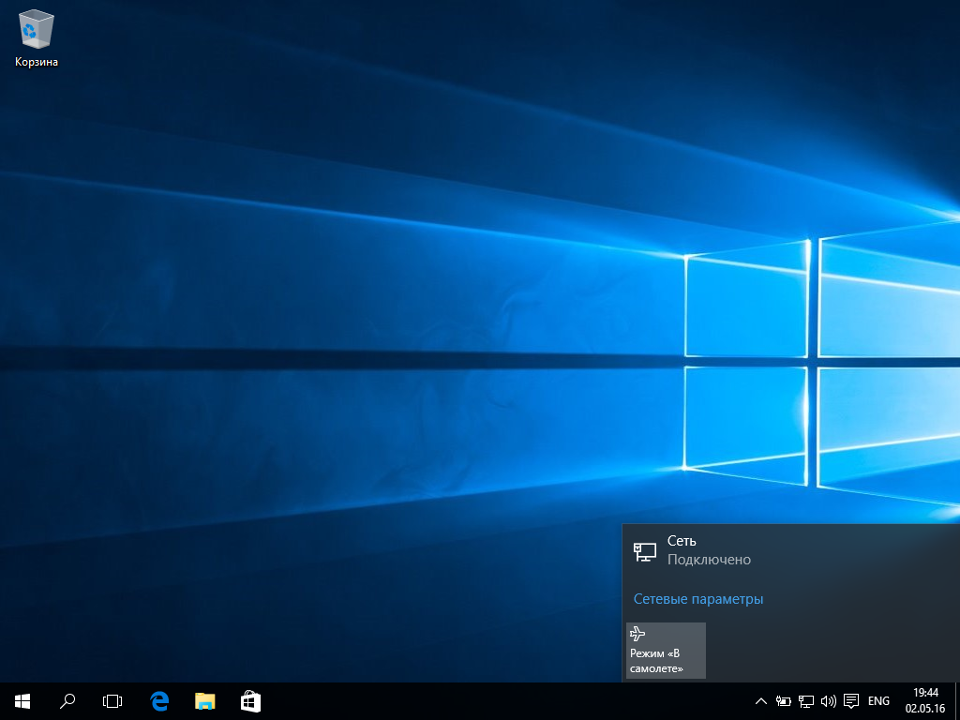

Кликнуть на иконке сетевого подключения в системном трее, и в появившемся окне выбрать Сетевые параметры.

Далее

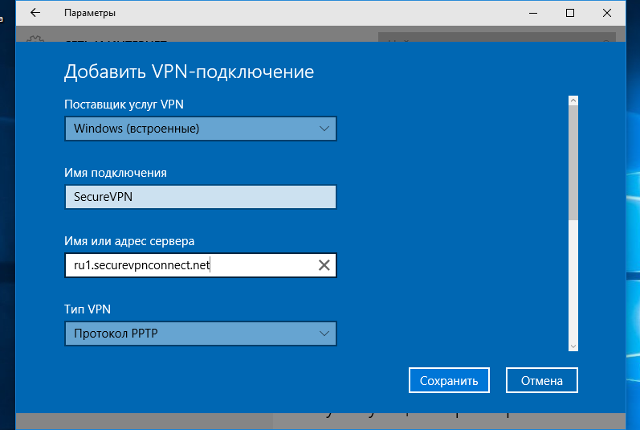

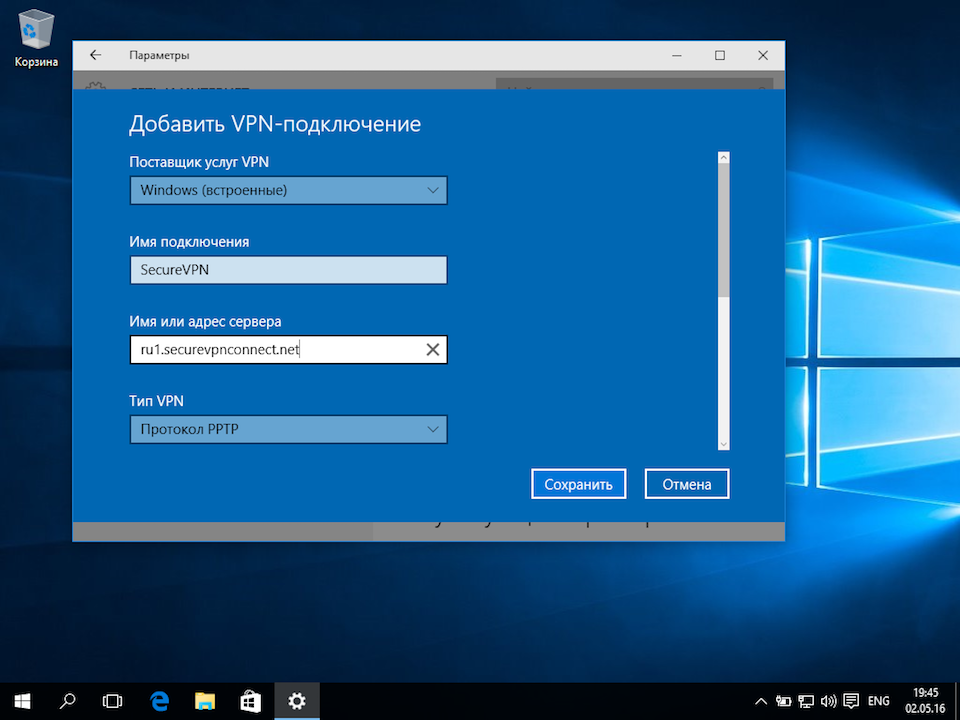

4

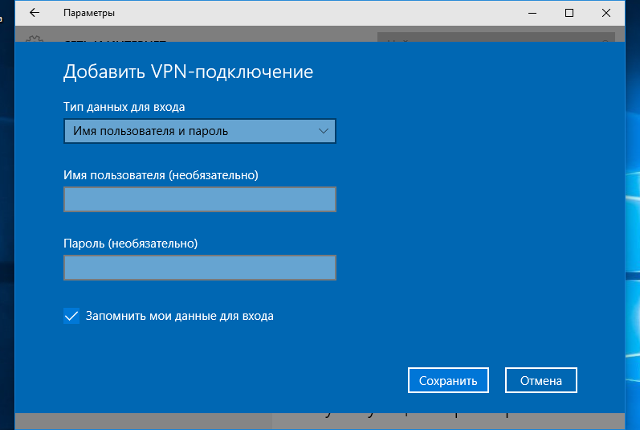

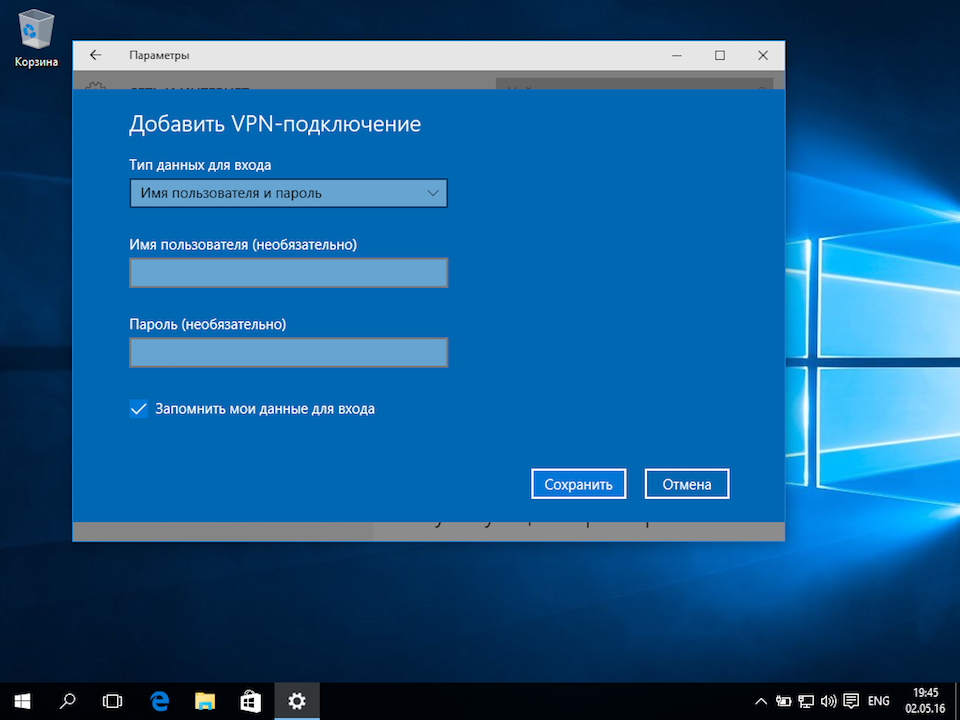

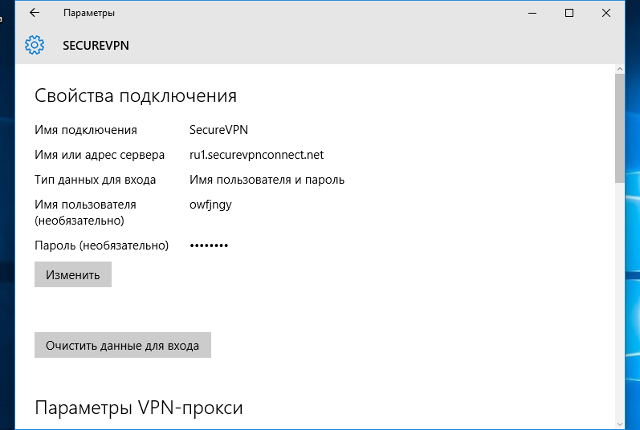

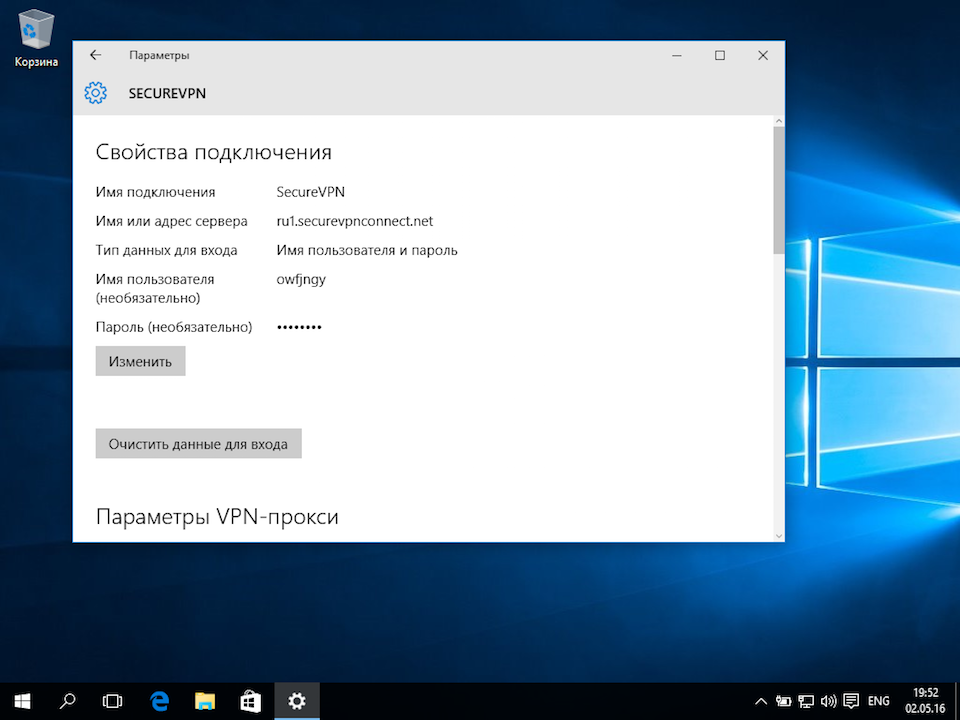

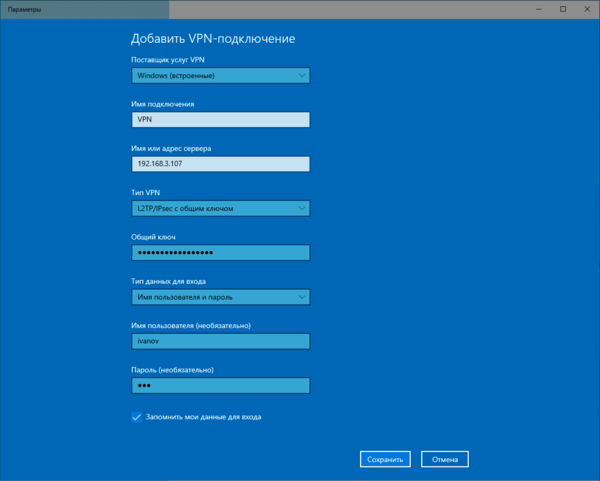

Указать идентификационные данные:

- Тип данных для входа — Имя пользователя и пароль

- Имя пользователя — username

Пароль — password

Для завершения настройки нажать Сохранить.

Важное замечание: имя пользователя и пароль находятся в файле readme.txt, отправленном на Вашу почту после заказа подписки.

Далее

username

password

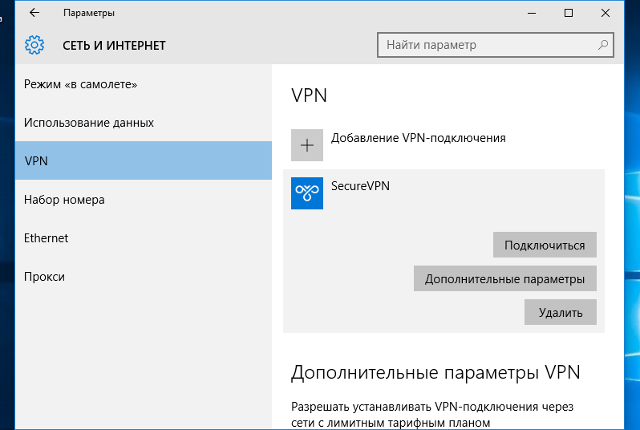

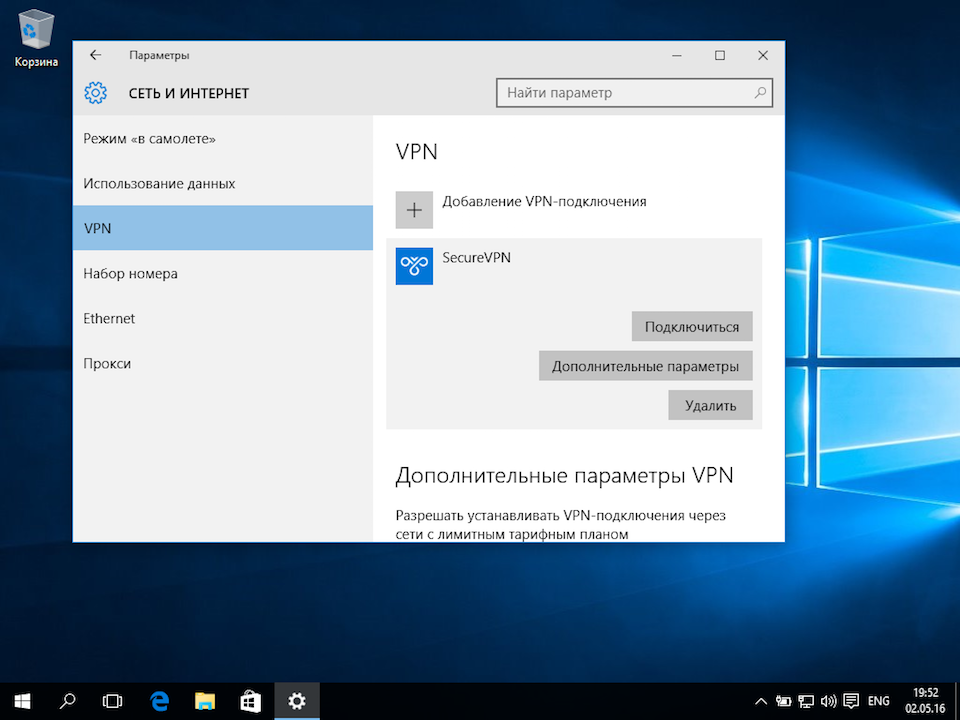

5

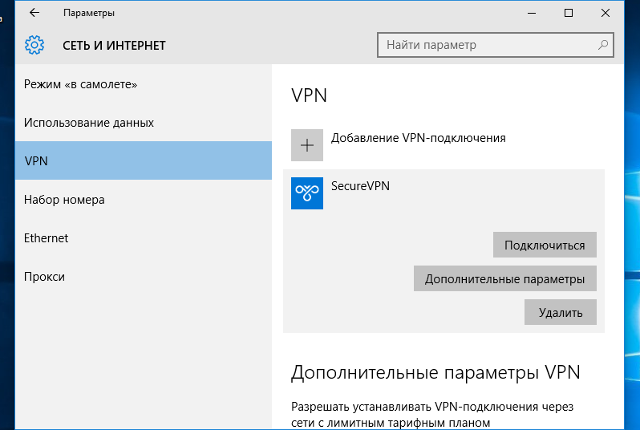

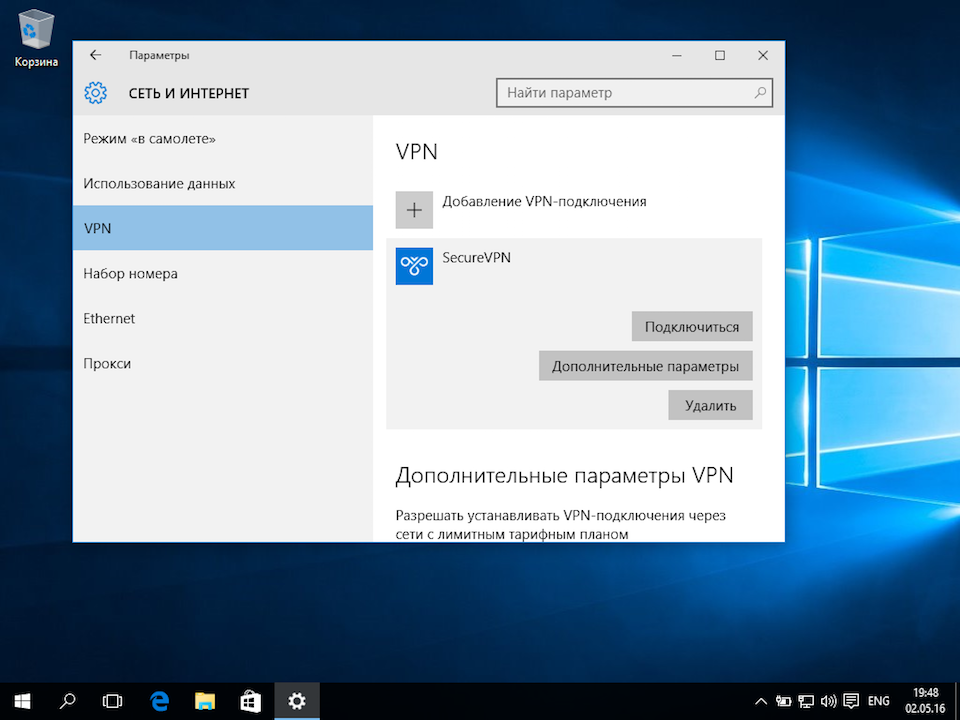

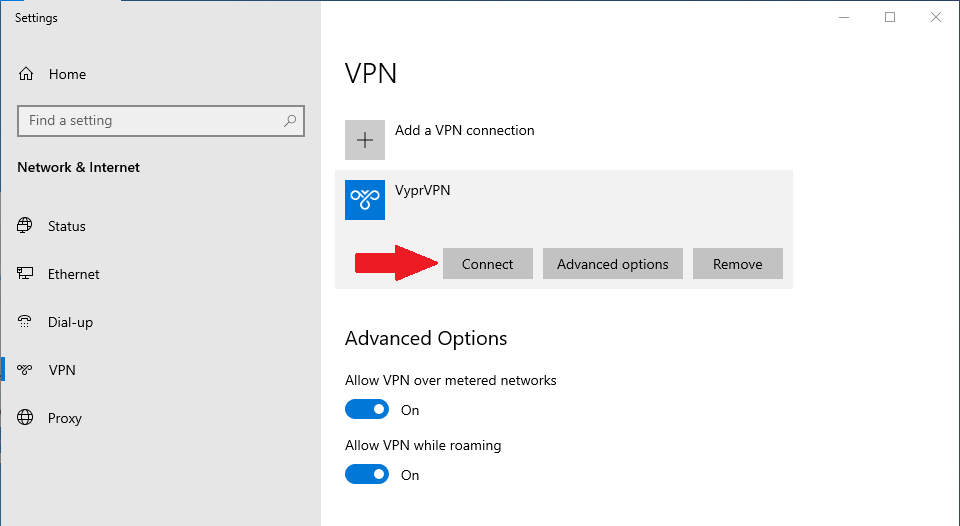

Для подключения выбрать только что созданное соединение, и нажать кнопку Подключиться.

Далее

6

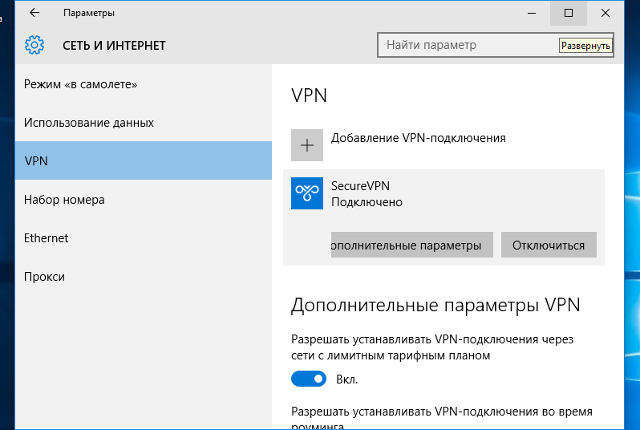

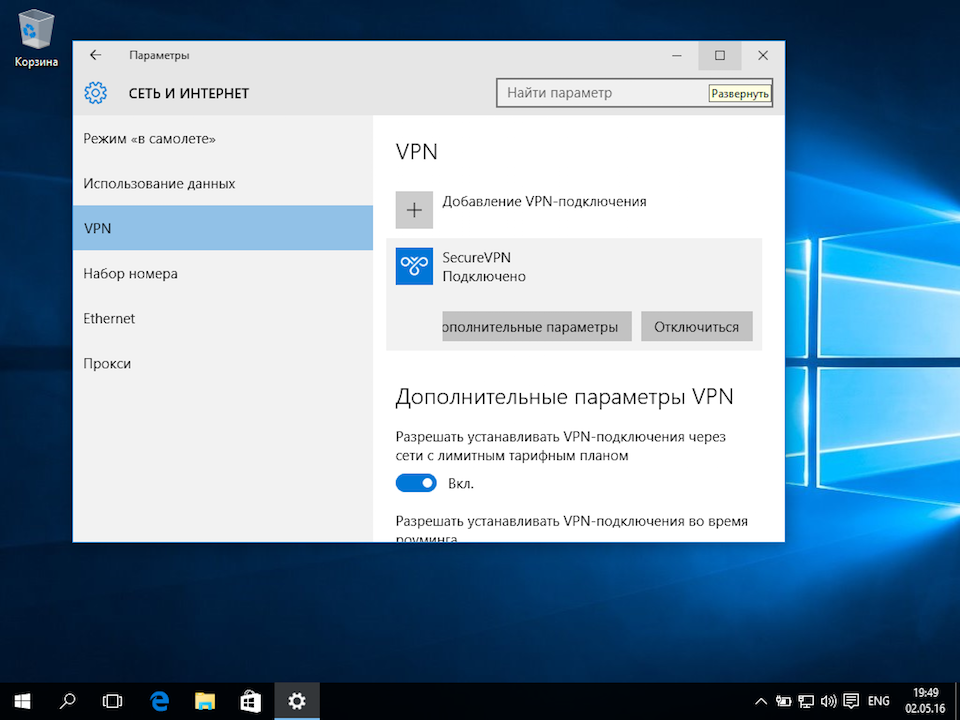

Соединение будет установлено через некоторое время. Для отключения нажать Отключиться.

Далее

8

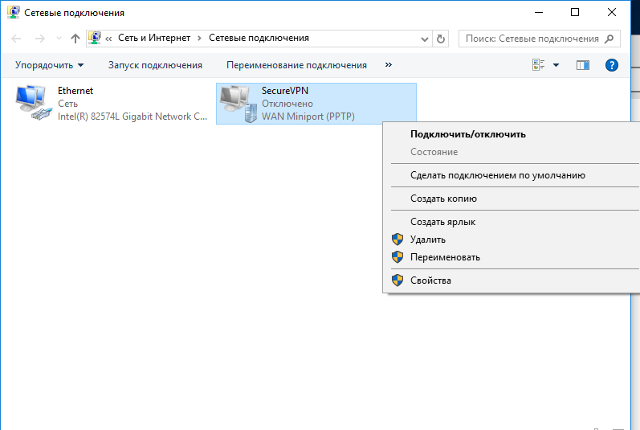

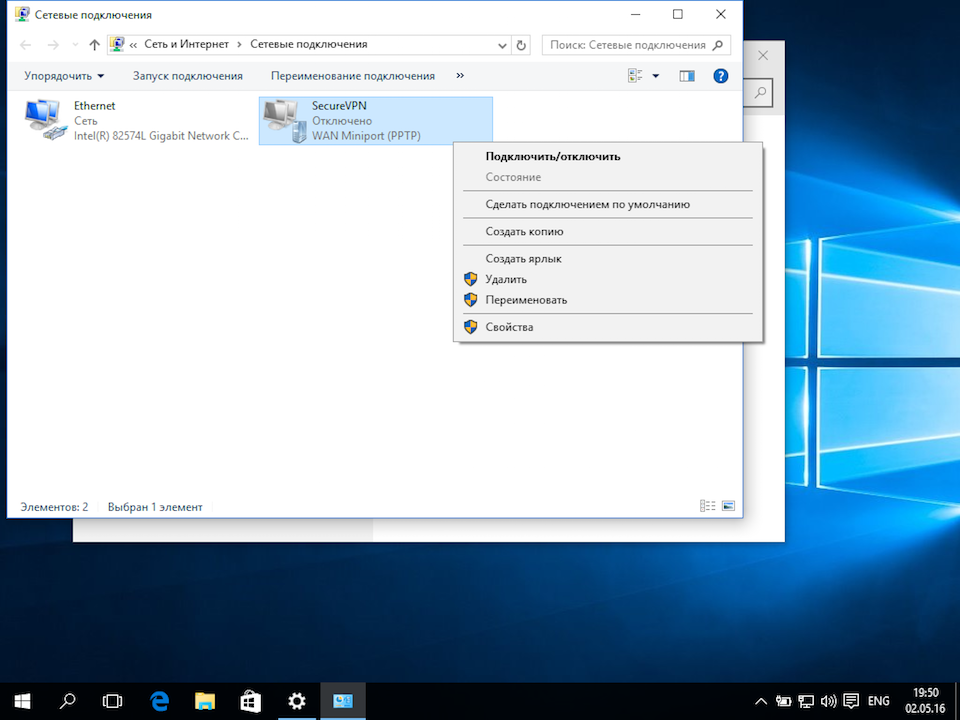

В открывшемся окне Сетевые подключения кликнуть правой кнопкой на созданном подключении, и выбрать Свойства.

Далее

-

Step-by-step Guide to Setting Up PPTP VPN on Windows 10 (Updated: March 2023)

-

If your computer or mobile device connects to internet through a router, you first need go to the router’s admin interface and enable port forwarding for Port #47 (GRE protocal) to your computer or mobile device.

-

Step 1: Open Windows Start menu; Search keyword «vpn» and click on «VPN Settings»

-

Step 2: Click on «Add a VPN Connection»

-

Step 3: Copy PPTP VPN server name/username/password from Free VPN page

-

Step 4: Configure PPTP Connection

-

Step 5: Configure PPTP Connection

-

Step 6: Connect to VPN

-

Step 7: VPN Status shows «Connected»

-

Step 8: Your public IP address is now shown as VPNBook server IP

When you purchase through links on our site, we may earn an affiliate commission. Here’s how it works.

The Point-to-Point Tunneling Protocol (PPTP) is widely considered vulnerable, outdated, and unsecure. For that reason, most VPN providers nowadays have discontinued PPTP in their apps. No worries; there are still a few providers that support it, so get ready to learn how to set up a PPTP VPN on Windows 10.

Before we go any further, we’ll note that the PPTP protocol can be somewhat useful, as its weak encryption allows for faster network speeds while still being able to unblock geo-restricted content. However, we highly recommend using other VPN protocols (such as OpenVPN, IKEv2, or the newly released WireGuard protocol) when working with online payments and sensitive logins (email, social media, and similar).

That said, let’s get to what you want to know. What follows is our guide that explains how to set up PPTP on Windows 10 manually.

How to Set Up a PPTP VPN on Windows 10

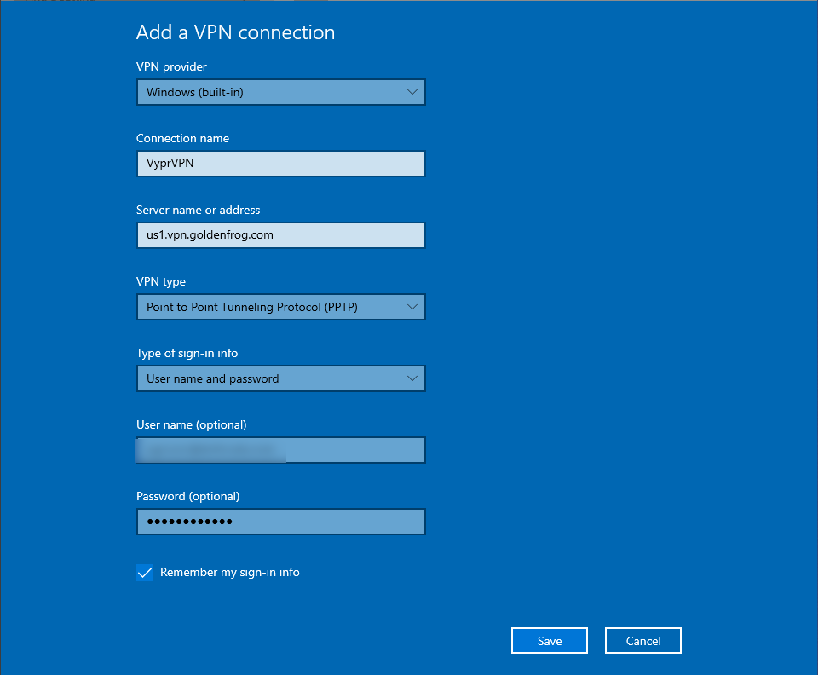

This process is pretty straightforward — just make sure you’re signed up with a VPN provider that supports PPTP. Here’s exactly what you need to do:

1. Subscribe to a VPN that still supports the PPTP protocol. We recommend VyprVPN.

2. Right-click your network connection’s icon in the bottom-right corner of the screen.

3. Select «Open Network & Internet Settings.»

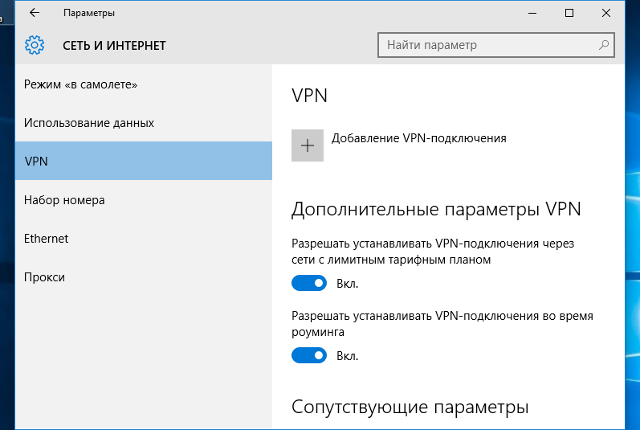

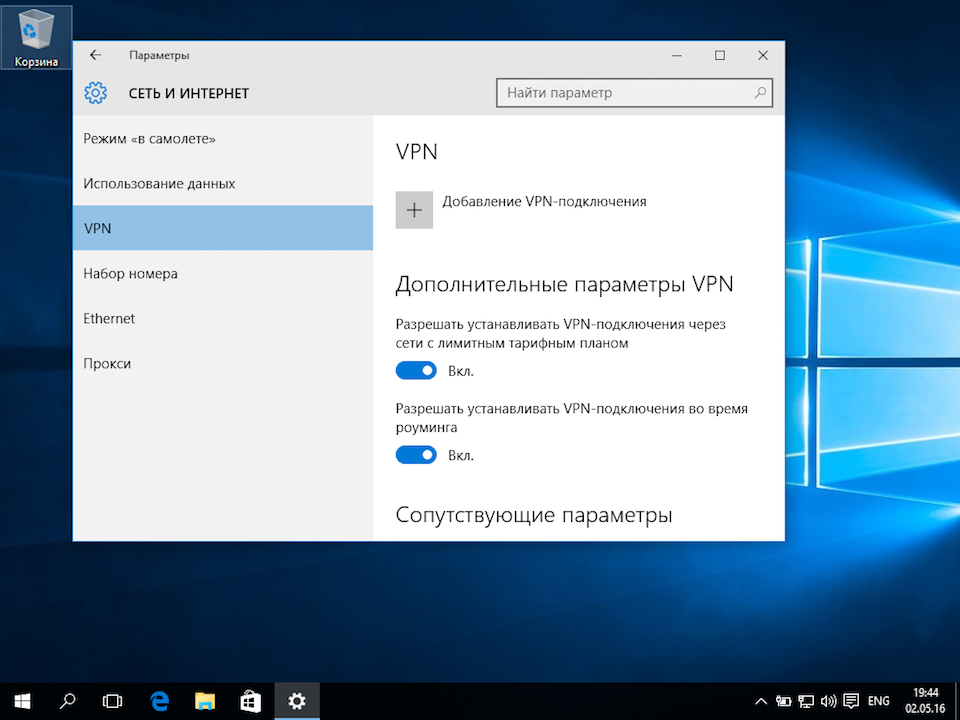

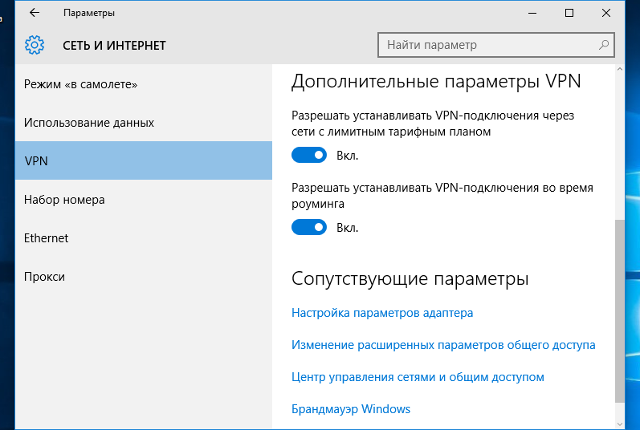

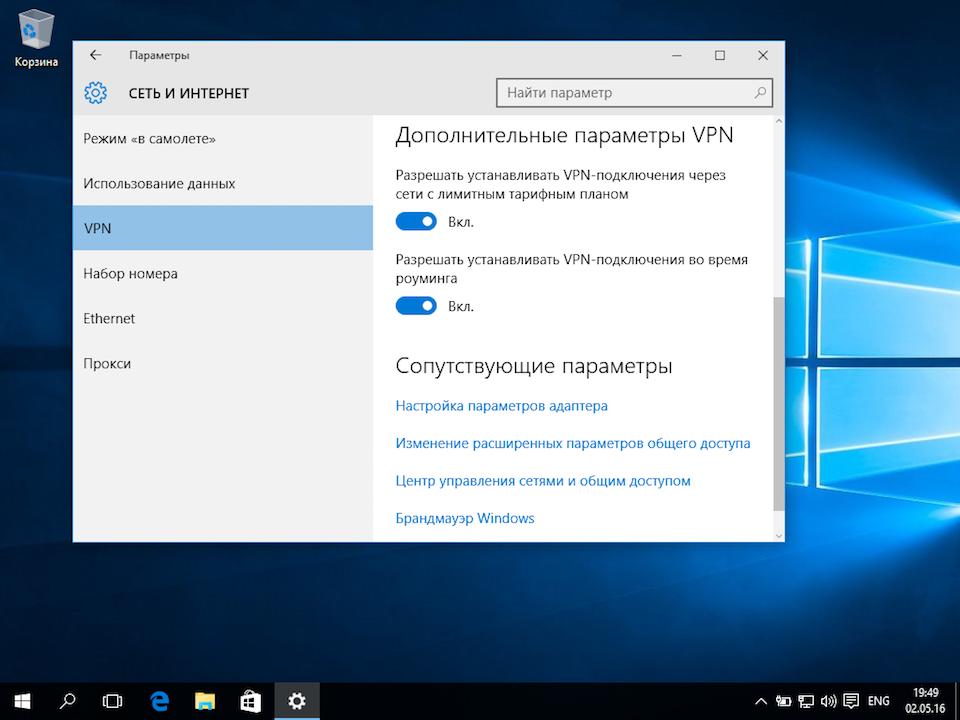

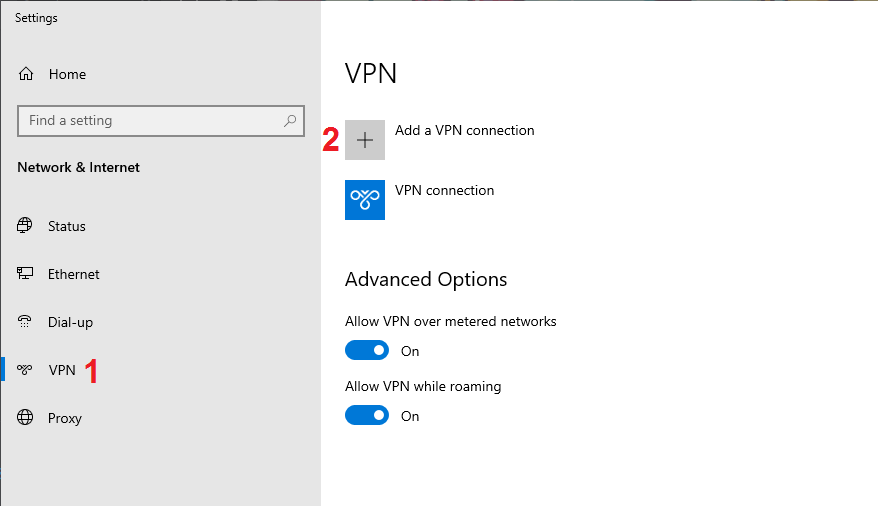

4. Choose «VPN» in the menu on the left, then click on «Add a VPN connection.»

5. Fill in the following details into their respective boxes:

- VPN Provider: Pick «Windows (built-in).»

- Connection Name: Up to your preference — we went with «VyprVPN.»

- Server Name or Address: See VyprVPN’s list of servers. If you use a different provider, they should have their own list of servers on their website.

- VPN Type: Select «Point to Point Tunneling Protocol (PPTP).»

- Type of Sign-in Info: Select «User name and password.»

- User Name (optional): Input the email address you used when signing up for VyprVPN.

- Password (optional): Input the password you used when signing up for VyprVPN.

6. Check the box that says «Remember My Sign-In Info» and click «Save.»

7. Click the newly created VPN connection, and then click «Connect.» That’s it!

From this moment on, your Web traffic will flow through your chosen PPTP VPN server. Once you no longer need that VPN tunnel, you need to go to Settings > Network & Internet > VPN and click «Disconnect» to end your VPN session.

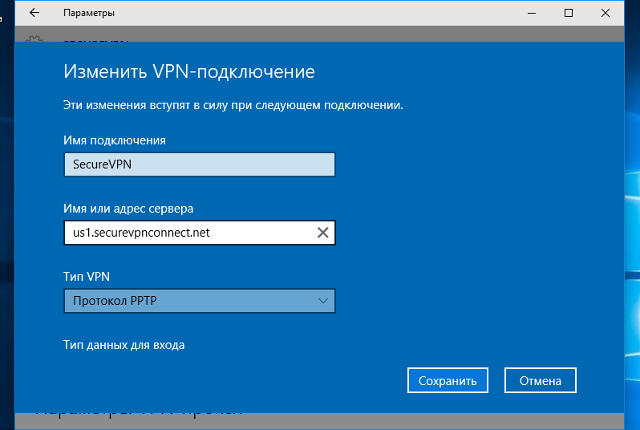

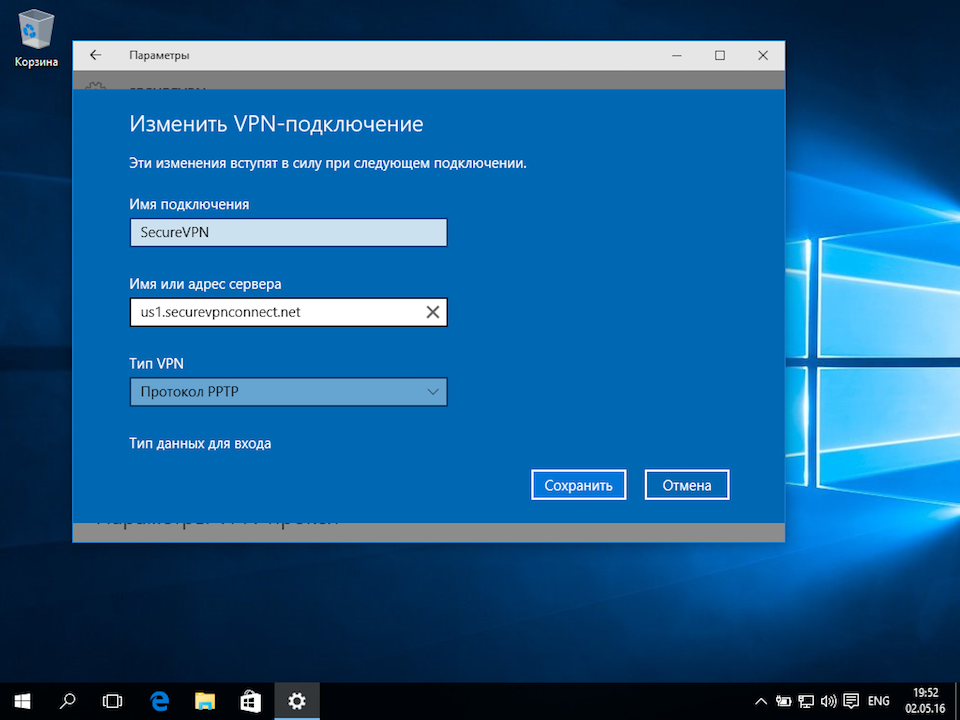

How to Change a PPTP VPN Server Location

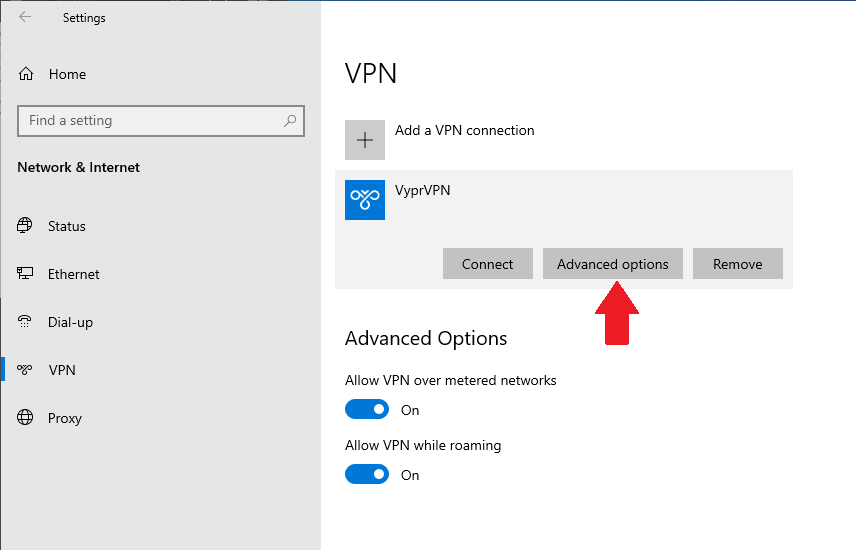

Want to change the server location of your newly set up PPTP VPN server? Easy — here’s what you need to do:

1. Access the VPN interface on Windows 10 as explained above.

2. Click on your PPTP VPN connection, then click «Advanced Options.»

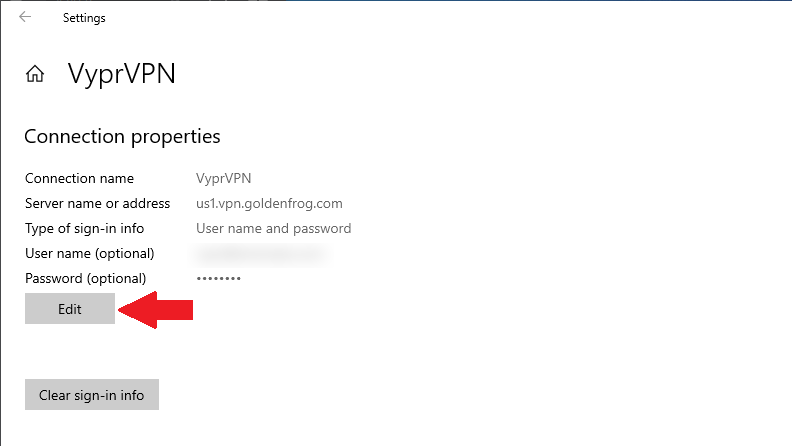

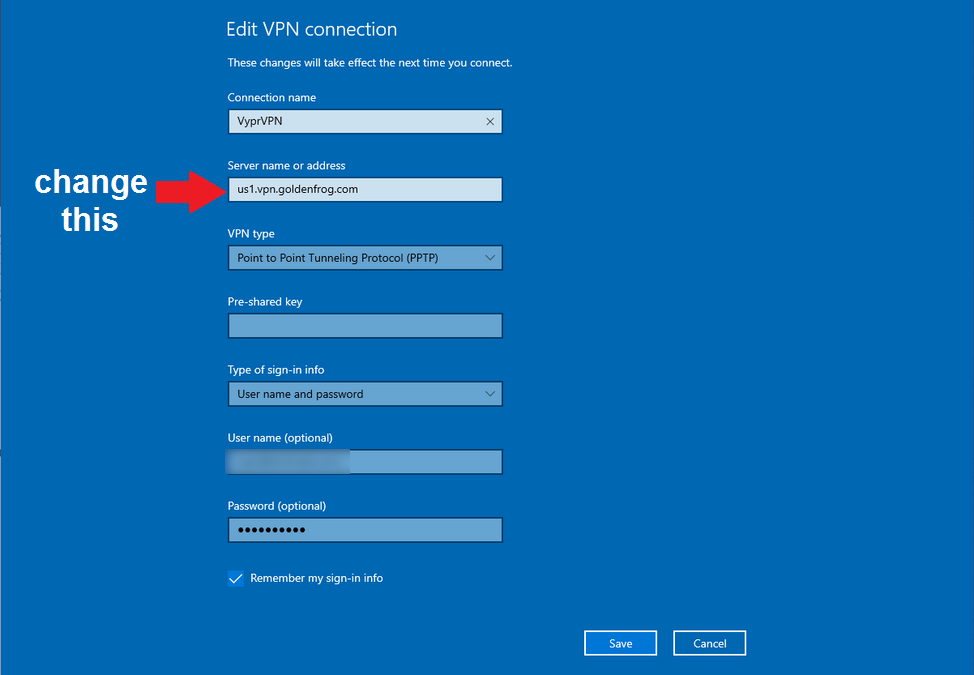

3. Under «Connection Properties,» click «Edit.»

4. Change the «Server Name or Address» field to the new server address you want.

5. Click «Save.» That’s it!

We’ll remind you that you can check VyprVPN’s server addresses on its website. To change to a different VPN server, you simply need to enter its server name, as explained above.

Can’t Connect to PPTP VPN on Windows 10? — Try This!

There are many reasons why your computer might refuse to connect to your chosen PPTP VPN. Therefore, there are many possible solutions as well. Here’s what you can try.

#1: Check Your Internet Connection

Before you try anything else, ensure that your Web connection works properly. Make sure you’re disconnected from your PPTP VPN and try browsing the Web. Does it work as it should? Can you open websites? Is it slower than usual?

If you encounter any issues, we recommend you restart your router. You need to remove it from its power source, wait around 30 seconds, and then power it back on. Wait a few minutes until your router boots up again, and try connecting to your PPTP VPN again.

#2: Check Your Computer’s Time

In some cases, ensuring that your computer has a correctly set time and date can resolve PPTP issues. So, it’s time to check your computer’s settings in the following way:

- Go to Settings > Time and Language.

- Toggle the option «Set Time Automatically.»

- Restart your PC.

#3: Repair Your Computer’s Registry

Your computer’s registry can sometimes get corrupted, causing various software issues. Here’s how to check and repair your computer’s registry:

- Go to Start > Command Prompt.

- Right-click on «Command Prompt» and pick «Run as Administrator.»

- Type in «sfc /scannow.»

- Press «Enter» and wait until the process is done.

- Restart your PC.

#4: Reinstall Network Drivers

If you’ve used VPNs in the past, chances are that you have multiple network drives installed. That causes various conflicts, so here’s what you need to do:

- Go to Start > Device Manager.

- Locate «Network Adapters.»

- Right-click on each network adapter and pick «Uninstall Device.»

- Click Action > Scan for Hardware Changes.

- Wait until Windows reinstalls your network drivers.

#5: Check Your Computer’s Firewall

Your computer’s firewall might block your PPTP connection. That’s why your Web connection might not work when you connect to your VPN. So, do the following:

- Go to Start > Control Panel.

- Click «Windows Firewall» and select «Advanced Settings.»

- Search for «Routing and Remote Access.»

- For «Inbound Rules,» right-click «Routing» and Remote Access (PPTP-In).»

- Select «Enable Rule.»

- For «Outbound Rules,» right-click «Routing and Remote Access (PPTP-Out).»

- Select «Enable Rule.»

Final Thoughts

Once again, we’ll remind you that PPTP is perhaps the least secure VPN protocol. You should go with OpenVPN or WireGuard instead, which are not as fast as PPTP, but they’re incredibly safe.

Our guide to the best VPNs will reveal the most capable options in front of you. All those VPNs have native software, which means you won’t need to configure them manually. To learn how to get started with those, here’s our guide on setting up VPNs (covering 60+ devices).

FAQ

How Do I Enable PPTP VPN on Windows 10?

You can enable a PPTP VPN on your Windows 10 PC by going to Settings > Network & Internet > VPN. That’s where you can add a new PPTP connection.

How Do I Use PPTP VPN on Windows 10?

You can use a PPTP VPN on your Windows 10 once you set it up (Settings > Network & Internet > VPN). Then, you’ll use that same interface to connect.

As long as you’re connected, your data will flow through your chosen PPTP VPN server. Then, return to the «VPN» interface once you’re ready to disconnect.

What Port Does PPTP VPN Use?

The PPTP protocol uses TCP port 1723. So, in case your firewall blocks PPTP connections, that’s the port number you need to use to re-establish your connection.

Which Is Better — PPTP or OpenVPN?

OpenVPN is a much better protocol than PPTP. OpenVPN isn’t as fast as PPTP but it’s safer and provides better security for your sensitive information.

If you wish to learn more, here’s our guide to the OpenVPN protocol.

Is PPTP Secure?

No, PPTP is no longer considered secure. Even though it provides a basic level of data protection, it’s quite old and outdated.

Even Microsoft has pointed out PPTP’s many flaws, advising against using that protocol.

That would be all on how to set up a PPTP VPN on Windows 10. If you have any questions, let us know via the comments section below. Lastly, thanks for reading!

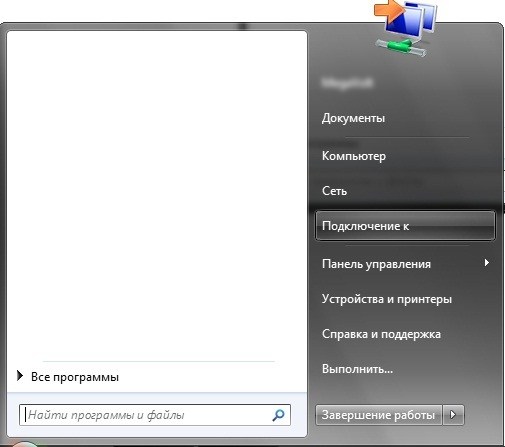

Нажмите «Пуск» (Start) — «Подключение к» (Connect to).

Рядом с панелью управления появится окошко

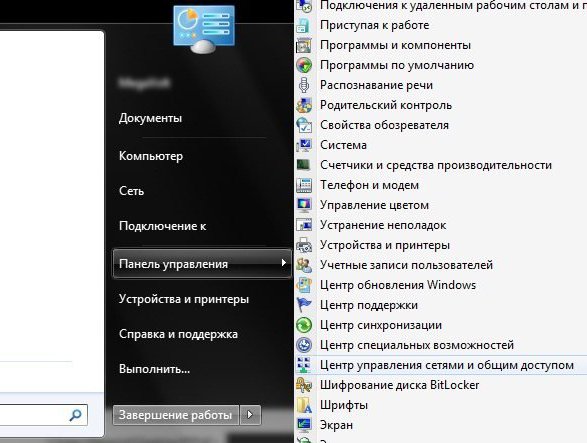

В нем необходимо выбрать «Центр управления сетями и общим доступом»

То же самое можно сделать другим способом: Нажмите «Пуск» (Start) — «Панель управления» (Control panel) — «Центр управления сетями и общим доступом» (Network and sharing center)

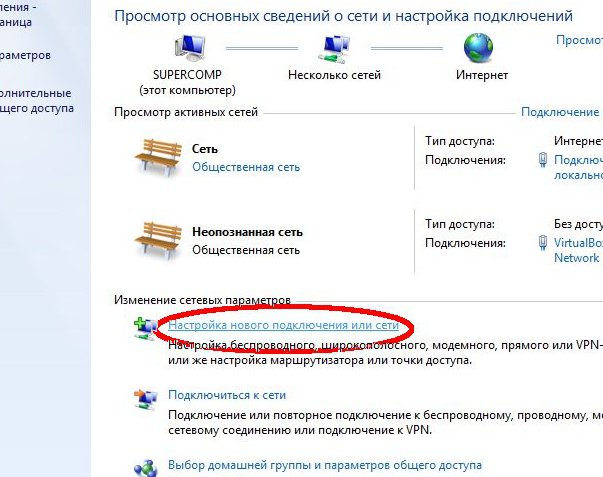

Щёлкните «Настройка нового подключения или сети» (Set up a new connection or network)

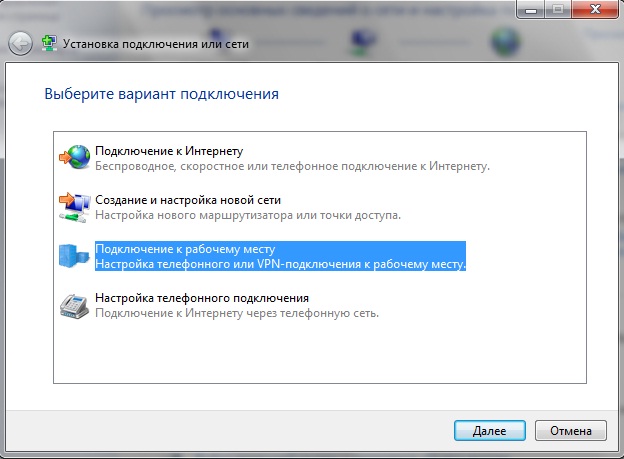

В следующем окне выберите «Подключение к рабочему месту» (Connect to a workplace). Нажмите «Далее» (Next).

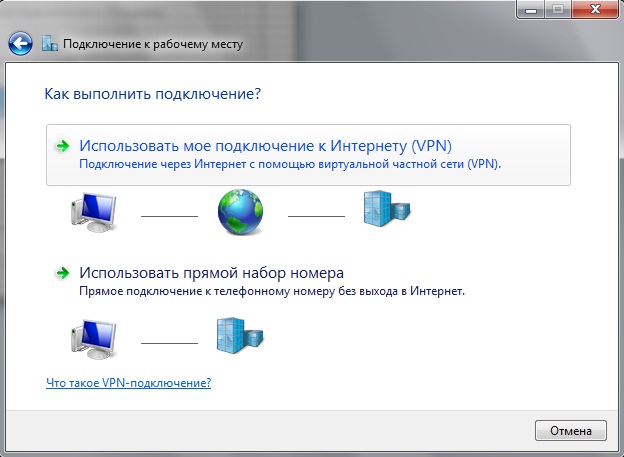

В следующем окне нажмите на пункт «Использовать мое подключение к Интернету (VPN)» (Use my Internet connection (VPN)). Нажмите «Далее» (Next).

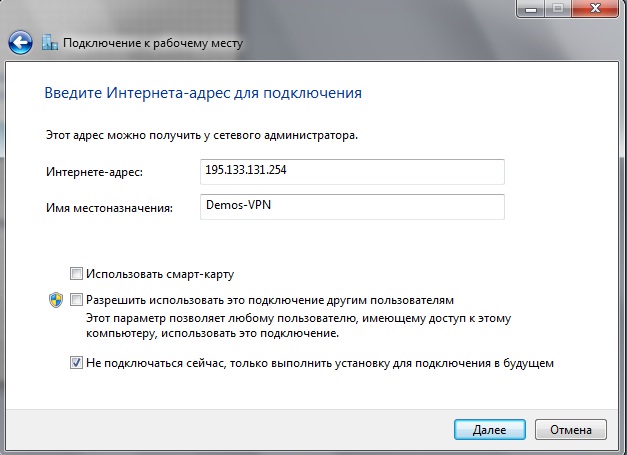

- В поле «Адрес в Интернете» (Internet address) необходимо ввести IP-адрес сервера для подключения. Например, приведенный на рисунке.

- В поле «Имя местоназначения» (Destination Name) впишите произвольное имя для этого соединения. Например Demos-VPN

- Если за компьютером работает несколько пользователей, которым необходимо использовать данное подключение, следует отметить поле «Разрешить использовать это подключение другим пользователям» (Allow other people to use this connection)

- Отметьте поле «Не подключаться сейчас, только выполнить установку для подключения в будущем» (Don’t connect now; just set it up so I can connect later)

- Нажмите «Далее» (Next).

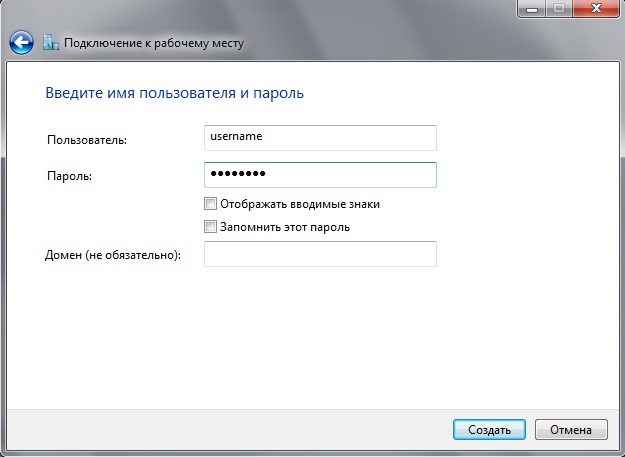

В поле: «Пользователь» («User name») введите Ваше имя пользователя (login), а в поле «Пароль» (Password) — Ваш пароль. Если Вы не хотите каждый раз при подключении вводить пароль, отметьте поле «Запомнить этот пароль» («Remember this password»). Нажмите кнопку «Создать» (Create).

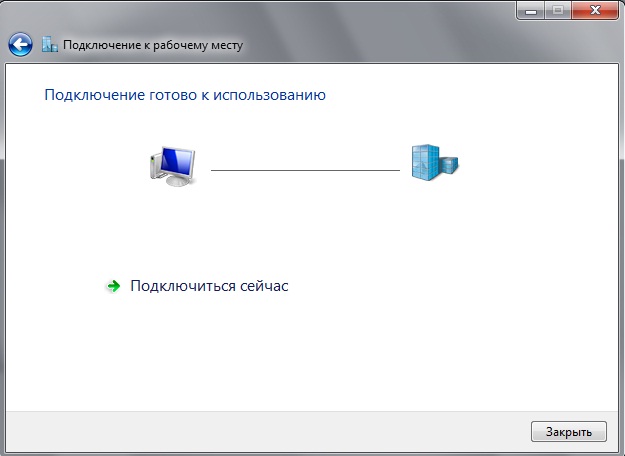

В следующем окне нажмите кнопку «Закрыть» (Close).

Снова нажмите «Пуск» (Start) — «Подключение» (Connect to). Появится знакомое окошко в котором появился пункт Demos-VPN. Кликните по нему правой клавишей мыши и выберите в контекстном меню пункт Свойства («Properties»)

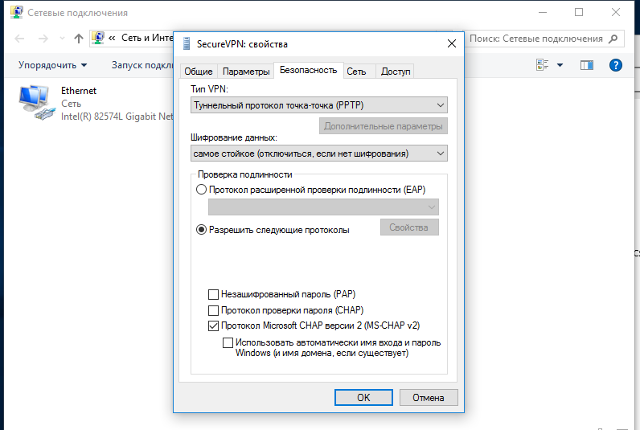

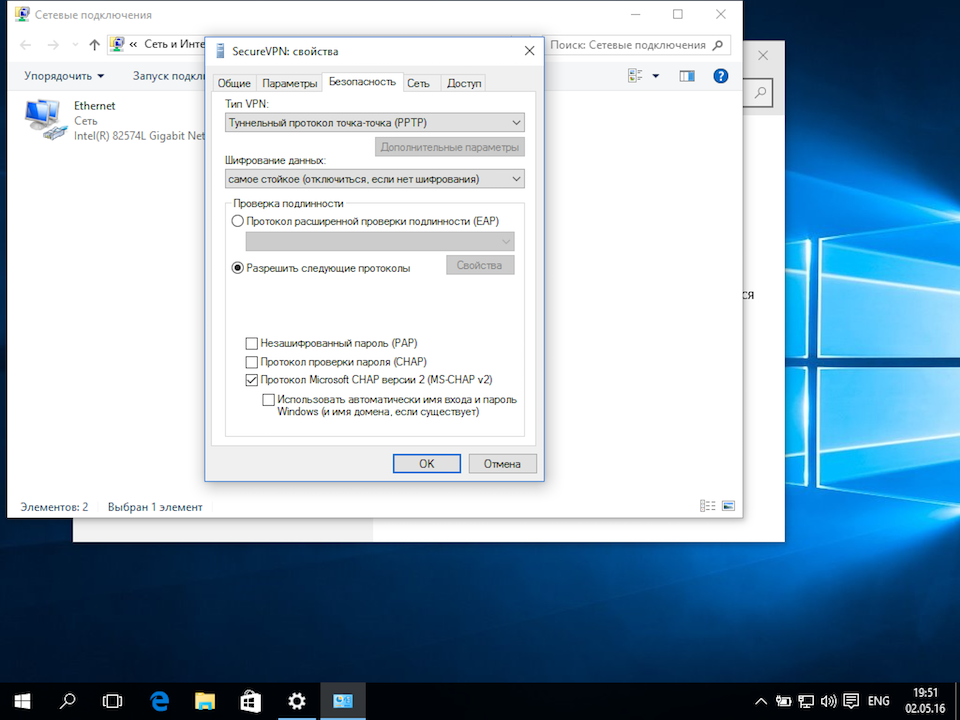

Появилось меню со свойствами подключения. Перейдите на закладку «Безопасность» (Security).

На закладке «Безопасность» (Security) должны быть выставлены следующие значения:

- Тип VPN: Автоматически;

- Шифрование данных: необязательное (подключиться даже без шифрования);

- Проверка подлинности — Разрешить следующие протоколы: Протокол проверки пароля (CHAP), Протокол Microsoft CHAP версии 2 (MS-CHAP v2)

Установите такие значения и нажмите «OK»

Для подключения по VPN необходимо нажать «Пуск» (Start) — «Подключение к» (Connect to) и в появившемся окошке:

- дважды кликнуть левой клавишей мыши в название подключения, или

- кликнуть правой клавишей мыши в название подключения и выбрать в контекстном меню «Подключение» («Connect»)

Платформа Windows Server остается одной из наиболее популярных серверных платформ, в том числе и для реализации решений удаленного доступа. Служба маршрутизации и удаленного доступа (RRAS) позволяет быстро и достаточно просто развернуть VPN-сервер практически для любых нужд. Сегодня мы еще раз вернемся к этому вопросу и рассмотрим, как создать на базе Windows Server PPTP или L2TP сервер для удаленного доступа, как наиболее востребованный сценарий на сегодняшний день.

Онлайн-курс по устройству компьютерных сетей

На углубленном курсе «Архитектура современных компьютерных сетей» вы с нуля научитесь работать с Wireshark и «под микроскопом» изучите работу сетевых протоколов. На протяжении курса надо будет выполнить более пятидесяти лабораторных работ в Wireshark.

Почему именно эти типы подключения? Потому что они наиболее просты в реализации и поддерживаются широким спектром клиентов что называется «из коробки». Однако следует помнить, что PPTP не является на сегодняшний день безопасным и имеет слабые алгоритмы шифрования, но при этом он наиболее производительный из VPN-протоколов и имеет минимальные накладные расходы. Кроме того, его поддержка исключена из операционных систем Apple.

Оптимальным вариантом будет использование L2TP/IPsec подключения, которое сочетает в себе простоту, поддержку практически любыми клиентскими ОС и устройствами вместе с неплохим уровнем безопасности, обеспечиваемым IPsec. А так как настройка сервера для этих видов подключений практически идентична, то мы решили объединить их в одну статью.

Установка и настройка службы маршрутизации и удаленного доступа

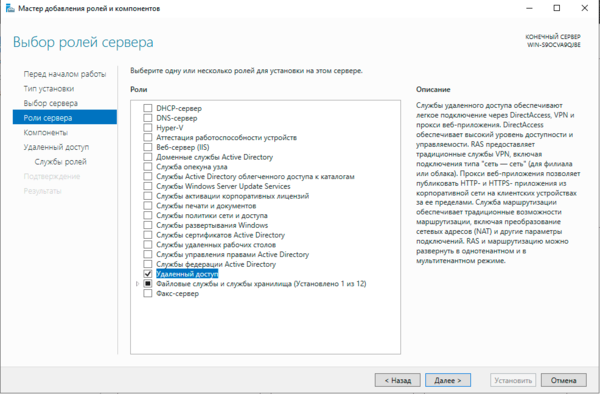

Для начала работы с VPN в среде Windows Server вам потребуется установить роль Удаленный доступ, это делается стандартными средствами и не должно вызвать затруднений.

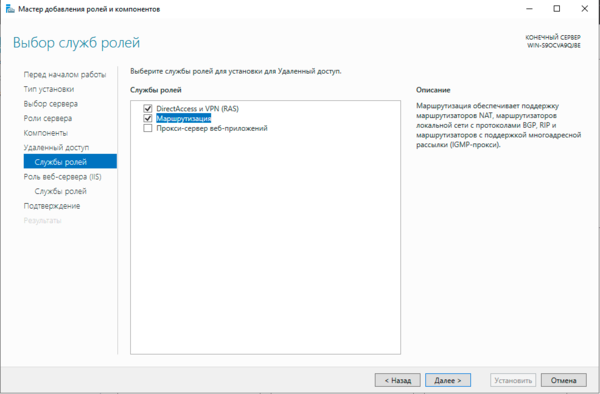

В Службах ролей выбираем Маршрутизация, роль DirectAccess и VPN (RAS) будет добавлена автоматически.

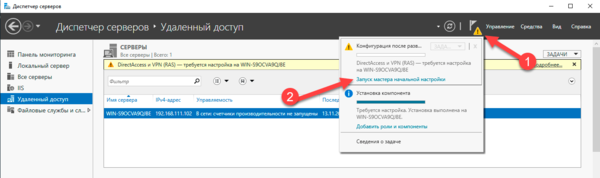

После установки роли Удаленный доступ ее следует настроить, проще всего это сделать, нажав на значок с желтым треугольником в Диспетчере серверов и выбрать в появившемся списке пункт Запуск мастера начальной настройки.

В появившемся окне выбираем пункт Развернуть только VPN.

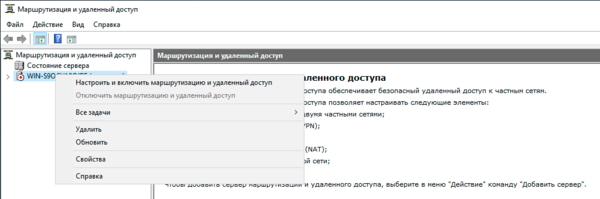

Затем в оснастке Маршрутизация и удаленный доступ щелкаем правой кнопкой мыши по строке с сервером и выбираем в выпадающем меню Настроить и включить маршрутизацию и удаленный доступ.

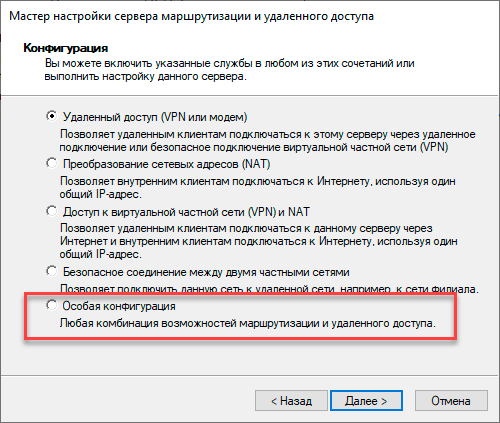

После чего появится хорошо знакомое окно мастера настройки, предлагающее сразу несколько типовых конфигураций, однако у него есть свои особенности, например, если у вашего сервера всего один сетевой интерфейс, то настроить вариант Удаленный доступ (VPN или модем) мастер вам не даст. Поэтому выбираем самый нижний пункт — Особая конфигурация.

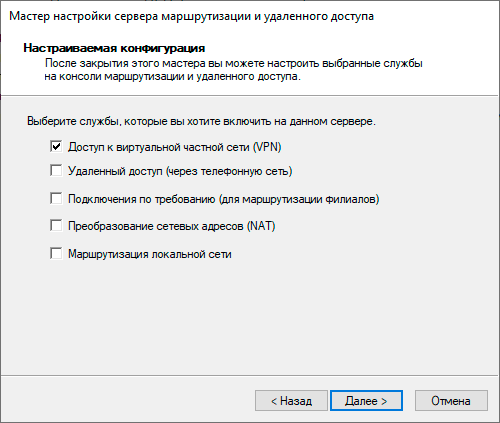

В следующем окне достаточно поставить галочку Доступ к виртуальной частной сети (VPN) и завершить работу мастера.

После завершения работы мастера служба Маршрутизации и удаленного доступа будет запущена и можно приступить к настройке сервера удаленного доступа. Если же данная служба у вас уже установлена и настроена в иной конфигурации, то щелкните правой кнопкой по строке сервера и выберите Свойства, в открывшемся окне на закладке Общие установите опции: IPv4-маршрутизатор локальной сети и вызова по требованию и IPv4-сервер удаленного доступа.

Настройка PPTP и/или L2TP сервера удаленного доступа

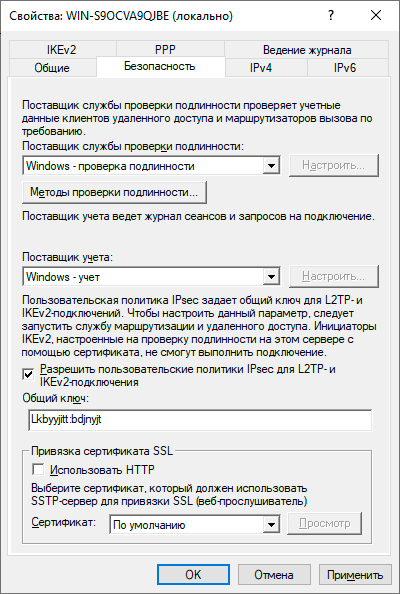

Откроем оснастку Маршрутизация и удаленный доступ и перейдем к свойствам сервера через одноименный пункт в меню правой кнопки мыши, прежде всего убедимся, что настройки на закладке Общие соответствуют приведенным на скриншоте выше. Затем переключимся на закладку Безопасность и убедимся, что в качестве Поставщика службы проверки подлинности стоит Windows — проверка подлинности, а Поставщик учета — Windows-учет, еще ниже установим флаг Разрешить пользовательские политики IPsec для L2TP- и IKEv2-подключения и в поле Общий ключ укажите парольную фразу для предварительного ключа.

Нажав на кнопку Методы проверки подлинности откроем окно, в котором выберем только Протокол EAP и Шифрованная проверка (Microsoft, версия 2, MS-CHAP v2), остальные протоколы не являются безопасными и должны быть отключены.

На закладке IPv4 укажем опцию Назначение IPv4-адресов — Статический пул адресов и добавим новый пул для выдачи адресов из него удаленным клиентам. Количество адресов должно быть не менее количества клиентов плюс один адрес, так как первый адрес из пула присваивается серверу. Что касается самого диапазона адресов, то его выбор зависит от конфигурации сети, если вы будете использовать маршрутизацию, то он не должен пересекаться с локальной сетью, если же хотите использовать ProxyARP, то наоборот, должны выделить принадлежащий локальной сети диапазон. В нашем случае используется второй вариант.

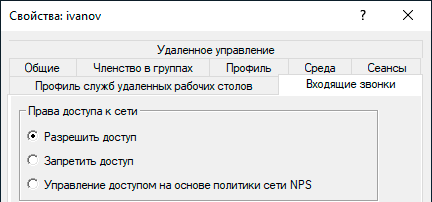

На этом настройка сервера может считаться законченной, следующим шагом следует разрешить подключения нужным пользователям, для этого в свойствах пользователя перейдем на закладку Входящие звонки и в блоке Права доступа к сети укажем Разрешить доступ. Теперь указанный пользователь может подключаться к нашему серверу используя свои учетные данные.

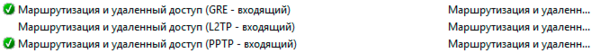

Также не забудьте проверить настройки брандмауэра, чтобы убедиться, что правила Маршрутизация и удаленный доступ GRE-входящий, PPTP-входящий (для PPTP) и L2TP-входящий (для L2TP) включены.

Proxy ARP

Сетевое взаимодействие в пределах одной IP-сети осуществляется на канальном (L2) уровне, в сетях Ethernet для этого используются MAC-адреса устройств. Для того, чтобы выяснить MAC-адрес узла по его IP применяется протокол ARP (Address Resolution Protocol), использующий широковещательные запросы, на которые отвечает только обладатель указанного IP-адреса. Выдавая удаленным клиентам адреса из диапазона основной сети мы как бы помещаем их в общую IP-сеть, но так как VPN — это соединение точка-точка, ARP-запросы от удаленных клиентов в сеть попадать не будут, единственный узел который их получит — сам VPN-сервер.

Для решения данной проблемы используется технология Proxy ARP, которая, как понятно из названия, представляет прокси-сервер для ARP-запросов, позволяя удаленным клиентам работать так, как будто бы они действительно находились в одной сети, без каких-либо дополнительных настроек. При использовании RRAS никаких дополнительных действий делать не нужно, Proxy ARP работает по умолчанию.

VPN-сервер за NAT

Так как мы используем Windows Server, то с большой долей вероятности он будет находиться внутри сетевого периметра и нам понадобится настроить проброс портов на маршрутизаторе. Для этого нужно четко понимать, как работает VPN-соединение и какие порты и протоколы следует передавать.

Начнем с PPTP, прежде всего клиент устанавливает управляющее TCP-соединение на порт 1723, затем, после успешной аутентификации создается соединение для передачи данных с использованием протокола GRE.

Таким образом для работы PPTP-сервера за NAT нужно:

- пробросить порт 1723 TCP

- разрешить прохождение GRE-трафика

С первым понятно, а вот с GRE могут возникнуть затруднения. Если вы используете маршрутизатор на базе Linux, то обратитесь к следующей нашей статье, если оборудование Mikrotik, настроенное по нашей инструкции, то достаточно пробросить только 1723 TCP, прохождение GRE будет разрешено конфигурацией брандмауэра, в остальных случаях следует обратиться к документации на свою модель маршрутизатора.

С L2TP сложнее, точнее не с ним самим, а с IPsec, который не поддерживает NAT. Для обхода этих ограничений используется протокол NAT-T, который инкапсулирует пакеты IPsec в UDP, позволяя успешно проходить через NAT. Поддержка данного протокола включена по умолчанию практически во всех ОС, кроме Windows. Для включения поддержки NAT-T следует внести изменения в реестр, найдите ветку:

HKEY_LOCAL_MACHINE\SYSTEM\CurrentControlSet\Services\PolicyAgentИ создайте в ней параметр DWORD c именем AssumeUDPEncapsulationContextOnSendRule и значением 2.

Это можно быстро сделать при помощи PowerShell:

Set-ItemProperty -Path "HKLM:SYSTEM\CurrentControlSet\Services\PolicyAgent" -Name "AssumeUDPEncapsulationContextOnSendRule" -Type DWORD -Value 2 -ForceПосле чего систему следует перезагрузить. Данные изменения нужно внести как на сервере, так и на клиенте.

При установлении L2TP/IPsec соединения между узлами прежде всего создается зашифрованный IPsec-канал, для этого используется протокол обмена ключами IKE (порт 500 UDP) и протокол NAT-T (порт 4500 UDP), затем уже внутри безопасного IPsec-соединения поднимается L2TP-туннель на порт 1701 UDP и происходит аутентификация пользователя.

Обратите внимание, аутентификация пользователя в L2TP, в отличии от PPTP, происходит внутри защищенного IPsec-канала, что делает данный тип соединения более безопасным.

Таким образом для работы L2TP/IPsec сервера за NAT нужно:

- пробросить порт 500 UDP

- пробросить порт 4500 UDP

- внести изменения в реестр для включения NAT-T как на сервере, так и на клиенте (только для Windows)

Вопреки распространенному заблуждению порт 1701 UDP пробрасывать не нужно.

Настройка VPN-подключения в Windows

С одной стороны это простой вопрос, с другой — имеются определенные тонкости, на которые мы как раз и обратим внимание. В Windows 10 для первичной настройки VPN-подключения служит современное приложение, которое предельно простое и не охватывает дополнительных настроек.

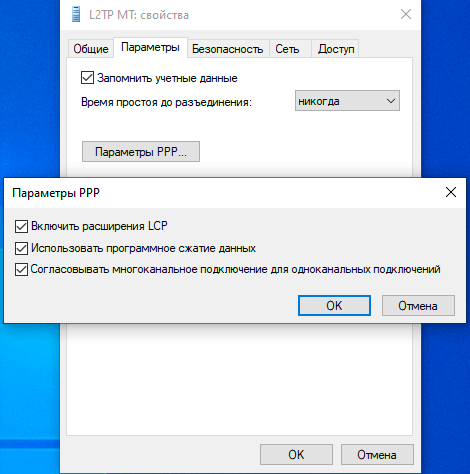

Поэтому после того, как вы создадите в нем подключение, следует перейти к его свойствам и на закладке Параметры — Параметры PPP установить в открывшемся окне все флажки. Это позволит использовать все возможности протокола PPP и получить оптимальное качество связи. Обратите внимание, что данные опции должны также поддерживаться со стороны сервера, в противном случае их использование в одностороннем порядке может привести к ошибкам при установлении связи.

Затем на закладке Безопасность установите в Шифрование данных — обязательное, а в пункте Проверка подлинности выберите Протокол расширенной проверки подлинности (EAP).

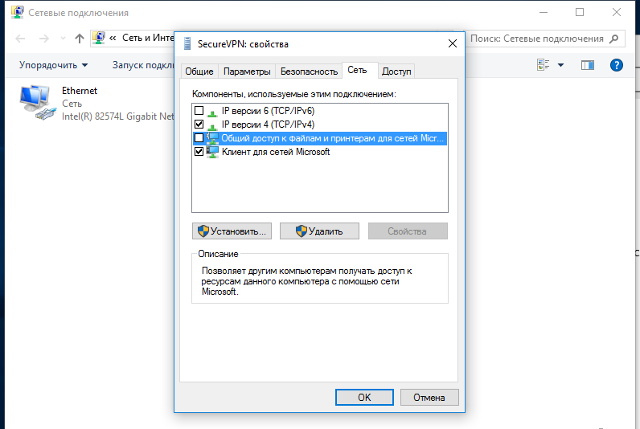

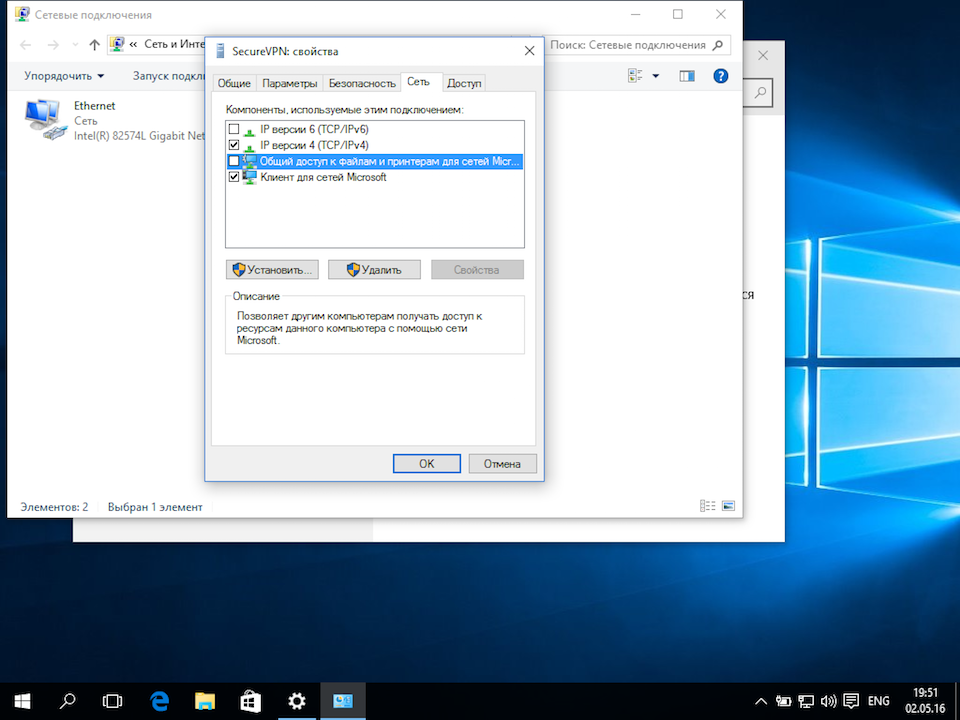

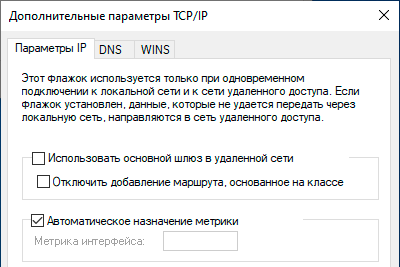

И наконец на закладке Сеть перейдите в свойства протокола IP версии 4 (TCP/IP 4) и нажмите Дополнительно, в открывшемся окне снимите флаг Использовать основной шлюз в удаленной сети, в противном случае весь исходящий трафик будет направлен в туннель.

После чего можем подключаться и пробовать получить доступ к ресурсам удаленной сети, если вы все сделали правильно, то проблем возникнуть не должно.

Настройка VPN-подключения в Linux

В данной части нашего материала мы будем рассматривать настройку клиентских Linux-систем при помощи графического окружения и Network Manager, настройка серверных систем выходит за рамки текущей статьи. В качестве примера мы будем использовать Ubuntu, но все сказанное будет справедливо для любых основанных на Debian систем, а с некоторыми уточнениями — для любых дистрибутивов.

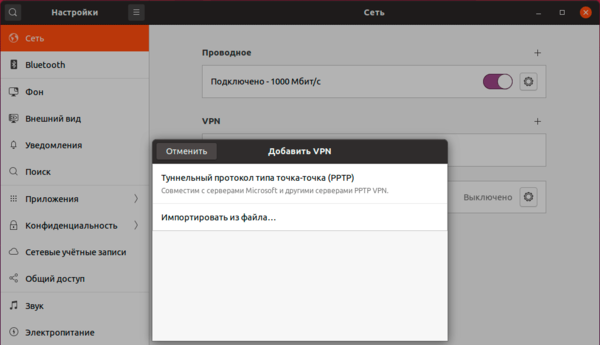

Поддержка PPTP присутствует практически в любом дистрибутиве по умолчанию. Достаточно перейти в Настройки — Сеть и добавить новое VPN-подключение.

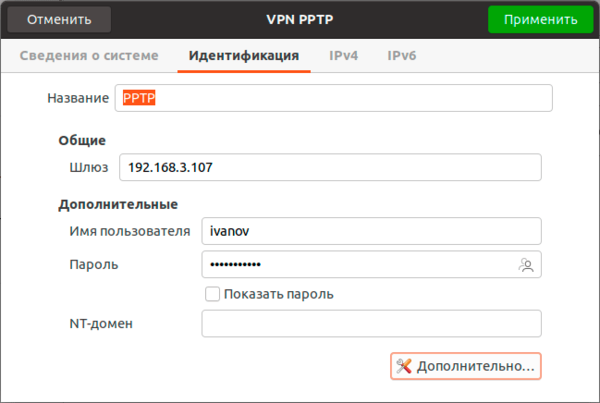

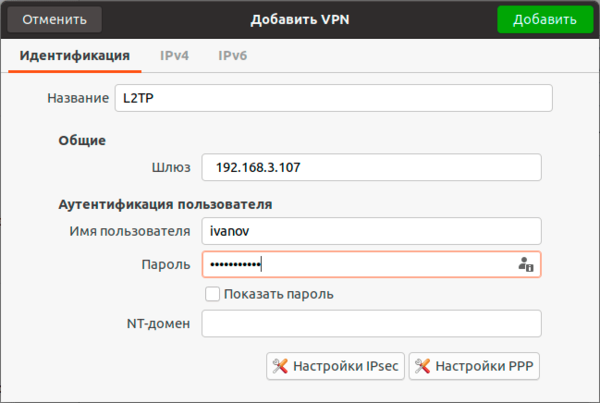

Заполняем основные настройки: адрес сервера, имя и пароль пользователя.

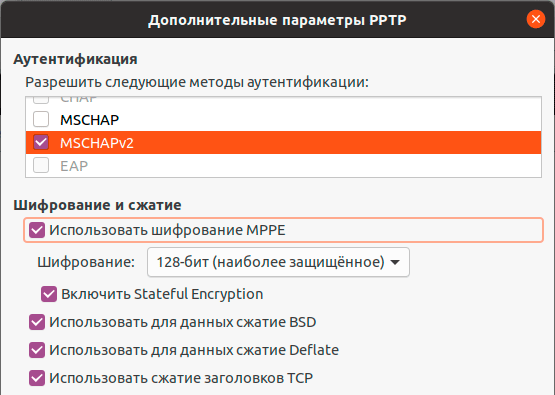

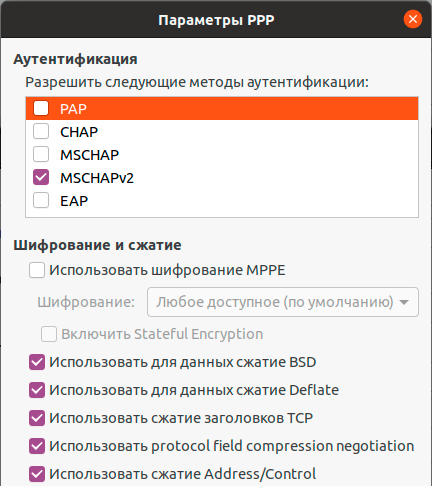

Затем нажимаем кнопку Дополнительно и в открывшемся окне в разделе Аутентификация оставляем только MSCHAPv2, обязательно включаем Использовать шифрование MPPE и выбираем ниже 128 бит (наиболее защищенное), также устанавливаем флаг Включить Stateful Encryption для уменьшения накладных расходов на шифрование. Флаги сжатия оставляем включенными.

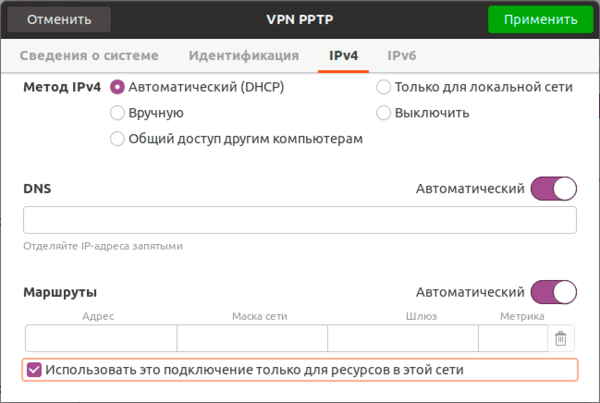

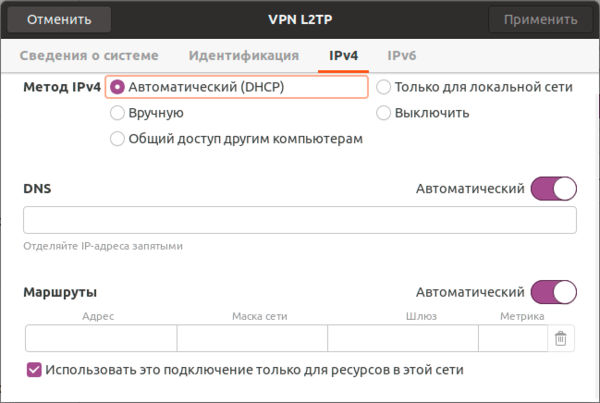

Закрываем данное окно с сохранением данных и переходим на закладку IPv4, где в разделе Маршрутизация устанавливаем флаг Использовать это подключение только для ресурсов этой сети, в противном случае в туннель пойдет весь трафик узла.

На этом настройка подключения завершена, можно подключаться.

Для работы с L2TP потребуется установить дополнительные пакеты:

apt install network-manager-l2tp-gnomeПосле чего в доступных типах подключения появится L2TP. Основные настройки ничем не отличаются от PPTP, также адрес сервера, имя и пароль пользователя.

Затем откроем Настройки PPP, в разделе Аутентификация также выберем только MSCHAPv2, а вот опции шифрования оставляем выключенными, так как чистый L2TP шифрования не использует, для защиты канала здесь применяется IPsec. Флаги сжатия также оставляем установленными по умолчанию.

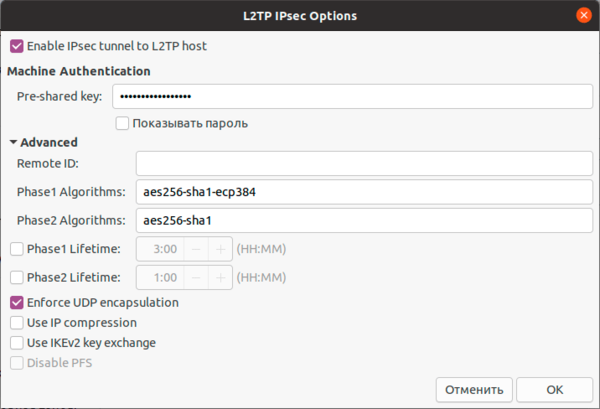

Затем переходим в Настройки IPsec, это наиболее сложная и ответственная часть настроек, так как от них напрямую зависит безопасность соединения. В поле Pre-shared key введите Общий ключ, а ниже потребуется указать используемые шифры. Большинство материалов в сети интернет копируют друг у друга откровенно старые и слабые наборы шифров, что не соответствует реалиям сегодняшнего дня, хотя соединение с такими значениями будет работать. Мы же будем использовать максимально безопасные значения, для этого в поле Phase1 Algorithms укажите aes256-sha1-ecp384, а в поле Phase2 Algorithms — aes256-sha1.

Также имеет смысл установка флага Enforce UDP Encapsulation, который принудительно включает NAT-T, в случае если вы точно знаете, что ваш сервер находится за NAT, без этой опции протокол включается автоматически при обнаружении первого устройства с NAT.

Сохраняем настройки и переходим на вкладку IPv4, где также в разделе Маршрутизация ставим флаг Использовать это подключение только для ресурсов этой сети, чтобы направить в туннель только трафик для сети офиса.

На этом настройка закончена, можно подключаться.

Онлайн-курс по устройству компьютерных сетей

На углубленном курсе «Архитектура современных компьютерных сетей» вы с нуля научитесь работать с Wireshark и «под микроскопом» изучите работу сетевых протоколов. На протяжении курса надо будет выполнить более пятидесяти лабораторных работ в Wireshark.