Applies ToWindows 7 Enterprise Windows 7 Home Basic Windows 7 Home Premium Windows 7 Professional Windows 7 Starter Windows 7 Ultimate Windows 8

Windows 8, Windows 7 и Windows Server 2008 R2 используют дополнительные параметры контроля учетных записей (UAC). Аналогичные параметры используются при настройке безопасности зон в браузере Internet Explorer. Войдя в систему с учетной записью локального администратора, можно включить или отключить уведомления контроля учетных записей или указать время, когда сообщения об изменениях должны приходить на ваш компьютер.

ВВЕДЕНИЕ

Windows Vista использует только два типа параметров UAC: включено и выключено. Windows 7 и Windows 8 используют больше параметров.

1.Настройка параметров UAC

В Windows 7:

. Откройте раздел Параметры контроля учетных записей. Для этого введите UAC в поле поиска и в окне панели управления выберите пункт Изменение параметров контроля учетных записей.

Настройка параметров контроля учетных записей в Windows 8:

.Наведите указатель мыши на кнопку Aero Peek, которая также используется в качестве кнопки «Свернуть все окна» и находится в правой части новой панели задач..Щелкните значок Поиск, введите в поисковом поле UAC и щелкните пункт Параметры под ним..На левой панели выберите пункт Изменение параметров контроля учетных записей.

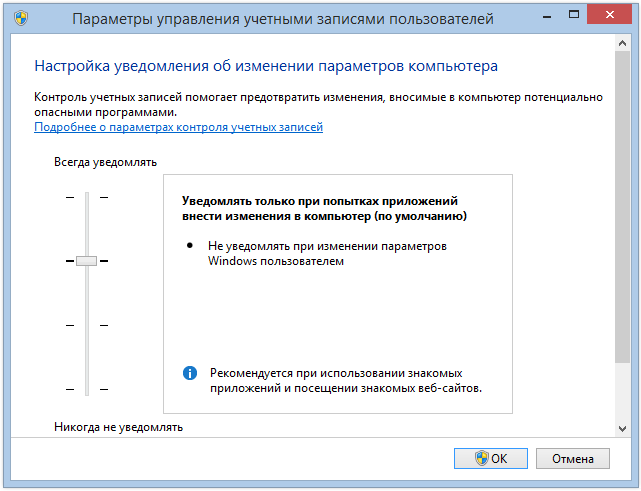

2. Переместите ползунок на нужную отметку и нажмите кнопку ОК.

Можно указать один из четырех параметров UAC:

-

Всегда уведомлять

Выберите этот параметр, чтобы:

-

всегда получать уведомления о попытках программ установить программное обеспечение или внести изменения в компьютер;

-

всегда получать уведомления при изменении параметров Windows пользователем.

-

-

Уведомлять только при попытках программ внести изменения в компьютер

Выберите этот параметр, чтобы:

-

получать уведомления только при попытках программ внести изменения в компьютер;

-

не получать уведомления при изменении параметров Windows пользователем.

-

-

Уведомлять только при попытках программ внести изменения в компьютер (не затемнять рабочий стол)

Выберите этот параметр, чтобы:

-

получать уведомления только при попытках программ внести изменения в компьютер без затемнения рабочего стола;

-

не получать уведомления при изменении параметров Windows пользователем.

-

-

Никогда не уведомлять (Отключить контроль учетных записей)

Выберите этот параметр, чтобы:

-

никогда не получать уведомления при попытках программ установить программное обеспечение или внести изменения в компьютер;

-

никогда не получать уведомления при изменении параметров Windows пользователем.

-

Дополнительная информация

Нужна дополнительная помощь?

Нужны дополнительные параметры?

Изучите преимущества подписки, просмотрите учебные курсы, узнайте, как защитить свое устройство и т. д.

Все способы:

- Включение UAC в Windows 7

- Способ 1: «Панель управления»

- Способ 2: Меню «Пуск»

- Способ 3: «Выполнить»

- Способ 4: «Конфигурация системы»

- Способ 5: «Командная строка»

- Способ 6: «Редактор реестра»

- Решение проблем с включением и настройкой UAC

- Причина 1: Тип учетной записи

- Причина 2: Системные ошибки

- Причина 3: Включенный антивирус

- Причина 4: Неверные настройки политик безопасности

- Вопросы и ответы: 1

UAC — это компонент Windows, который расшифровывается как «User Account Control» или «Контроль учетных записей пользователей». Его предназначение заключается в обеспечении безопасности юзера в виде подтверждения действий, которые требуют административных прав. И хотя по умолчанию эта функция включена, ранее пользователи могли отключать ее для установки каких-либо программ, которые блокировал UAC. Кроме того, она может быть отключена в некоторых сборках этой ОС, созданных сторонними пользователями. Если вы желаете ее включить, воспользуйтесь способами, которые мы рассмотрим далее.

Включение UAC в Windows 7

Вместе с включением функции обеспечения безопасности активация UAC подразумевает постоянное появление окна подтверждения выполнения действия, как правило, запуска программы/установщика. Благодаря этому многие вредоносные приложения в фоне не смогут запустить важные системные компоненты или «тихую» инсталляцию, поскольку UAC запросит подтверждение на эти действия. Стоит понимать, что этот способ вовсе не убегает юзера на 100% от угроз, но в комплексе будет полезным средством.

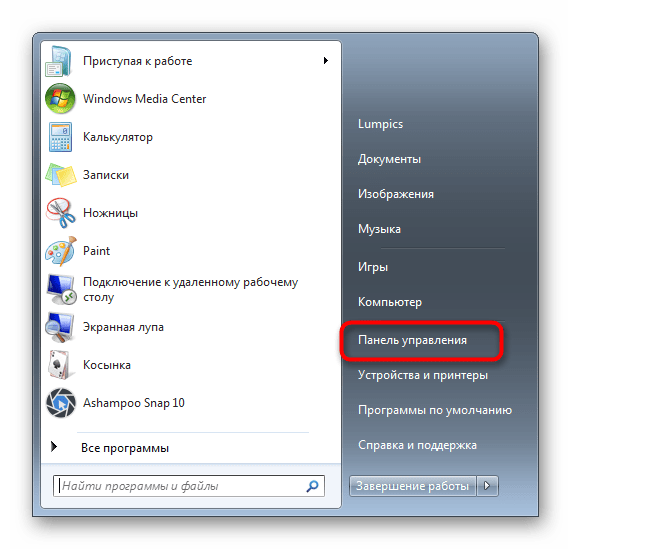

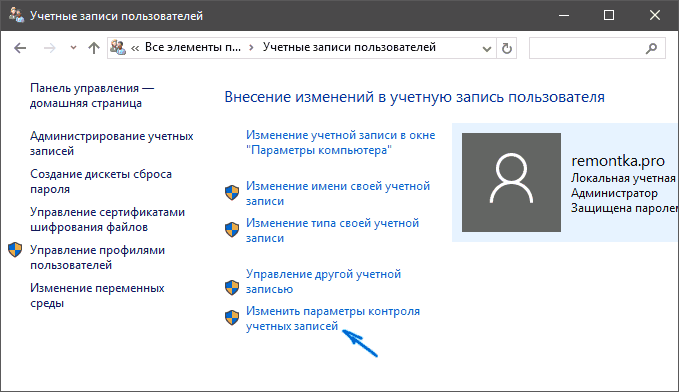

Способ 1: «Панель управления»

Через «Панель управления» можно быстро попасть в настройку необходимого параметра. Следуйте инструкции ниже:

- Откройте «Панель управления» через меню «Пуск».

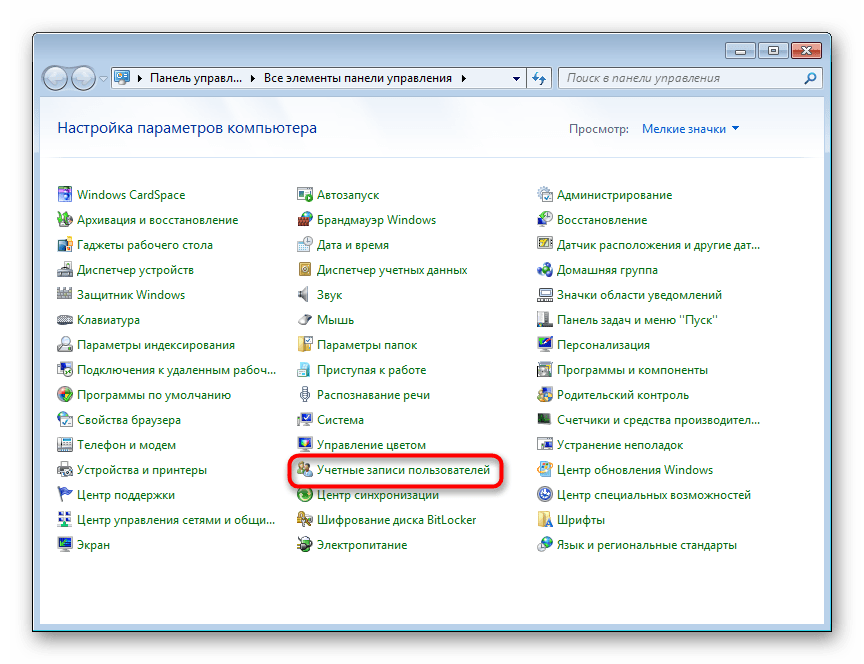

- Перейдите в раздел «Учетные записи пользователей».

- На этой странице нажмите по ссылке «Изменение параметров контроля учетных записей».

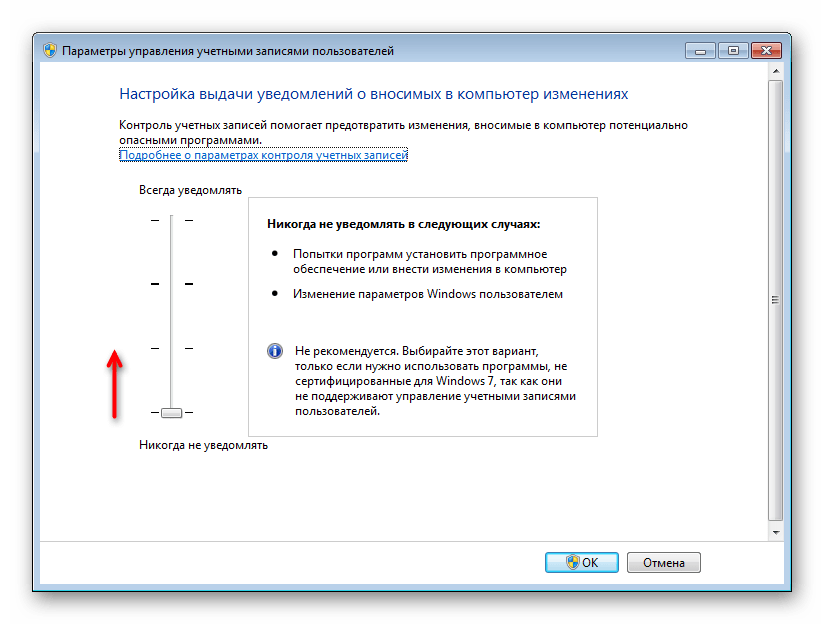

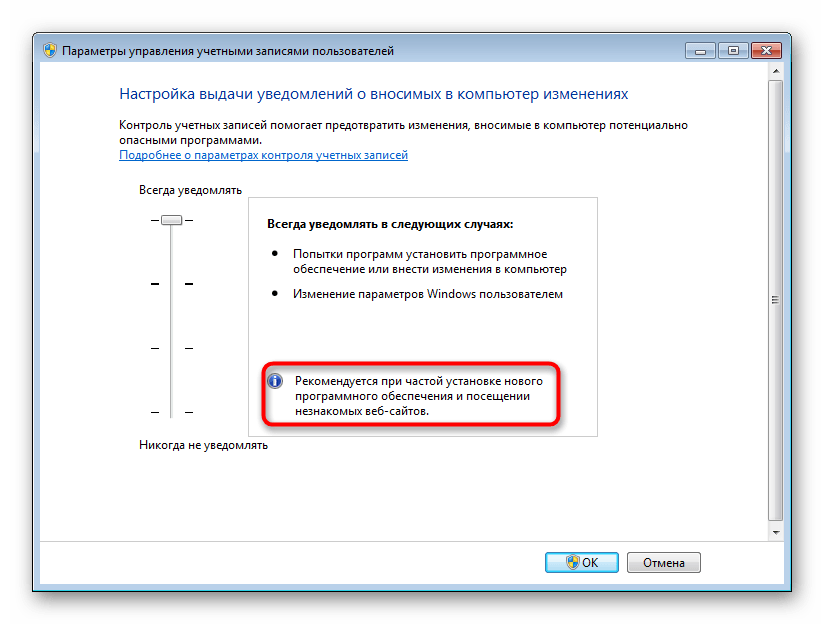

- Вы увидите шкалу частоты выдачи уведомлений о вносимых изменениях в Windows. По умолчанию регулятор находится в самом низу. Тяните его вверх до указанных меток.

- Каждая метка присваивает разную степень реагирования UAC, поэтому обязательно читайте информацию правее: там указано, в каких случаях вы будете получать уведомления и какой именно выбор в какой ситуации рекомендуется.

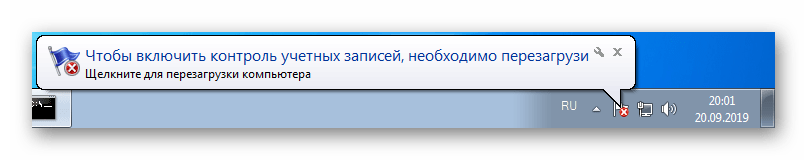

Система выдаст уведомление о необходимости перезагрузки компьютера для активации UAC.

Обратите внимание, если вы хотите настроить уровень поведения UAC еще выше (например, с вводом данных от администраторской учетной записи) или отключение затемненного фона рабочего стола, сделать это через данное окно не получится. Воспользуйтесь рекомендациями из Причины 4, что находится в конце этой статьи. Там рассказывается о том, как более детально редактировать поведение окна UAC через системное приложение «Локальная политика безопасности».

Способ 2: Меню «Пуск»

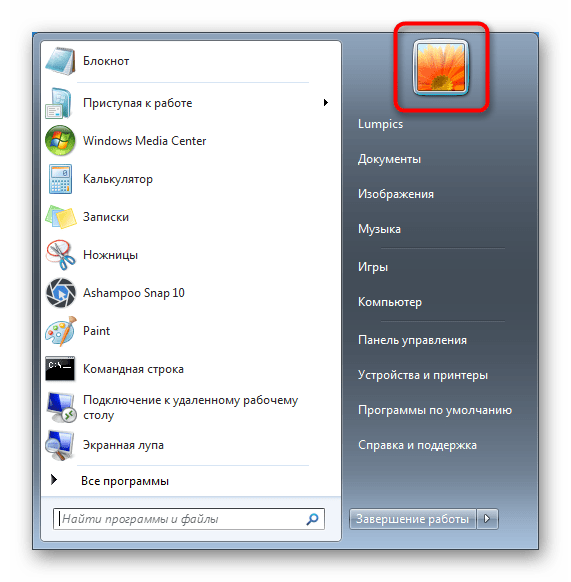

Гораздо быстрее можно попасть в окно, указанное в шаге 3 предыдущего способа, если открыть «Пуск» и нажать левой кнопкой мыши по картинке с вашим профилем.

После этого останется перейти по ссылке «Изменение параметров контроля учетных записей» и выполнить те же манипуляции, что указаны в шагах 4-6 Способа 1.

Способ 3: «Выполнить»

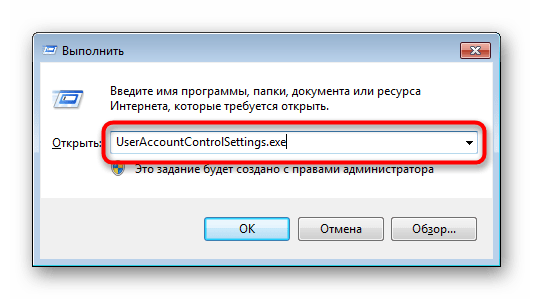

Через окно «Выполнить» также можно быстро перейти сразу же к окну редактирования уровня оповещений UAC.

- Комбинацией клавиш Win + R запустите окно «Выполнить». Напишите в нем команду

UserAccountControlSettings.exeи нажмите «ОК» либо Enter на клавиатуре. - Вы увидите окно, в котором следует перемещением регулятора включить и установить частоту оповещений. Подробнее об этом написано в шагах 4-5 Способа 1.

После выполнения этих действий перезапустите компьютер.

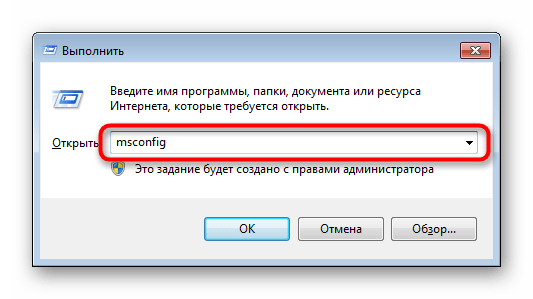

Способ 4: «Конфигурация системы»

Через стандартную утилиту «Конфигурация системы» также можно включить UAC, однако здесь нельзя будет выбрать уровень работы этой функции. По умолчанию будет назначена самая высокая степень реагирования.

- Нажмите сочетание клавиш Win + R и напишите в окне

msconfig. Кликните на «ОК». - Переключитесь на вкладку «Сервис», выделите одинарным кликом мыши средство «Настройка контроля учетных записей пользователей», нажмите «Запуск», а затем «ОК».

Перезапустите ПК.

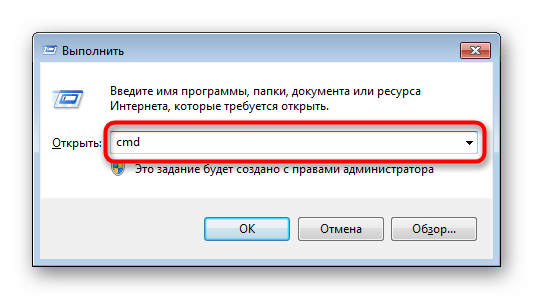

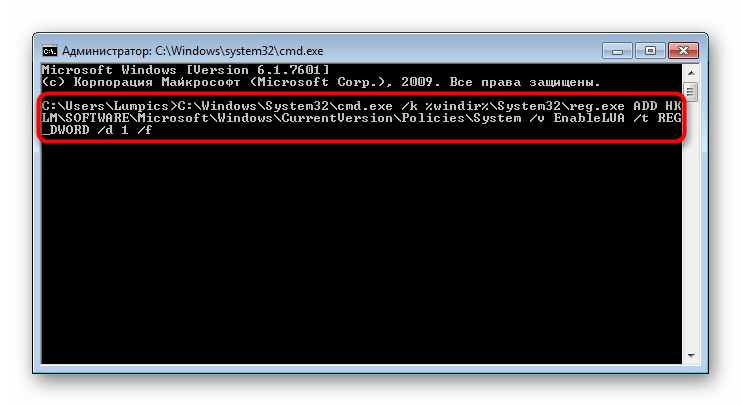

Способ 5: «Командная строка»

Пользователям, привыкшим работать с CMD, пригодится этот способ.

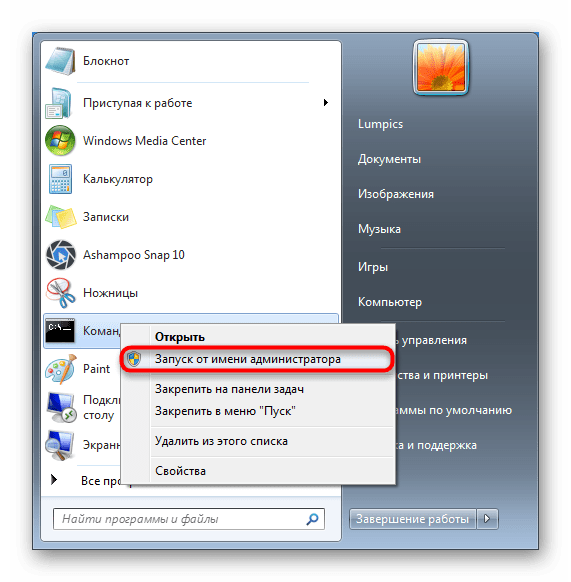

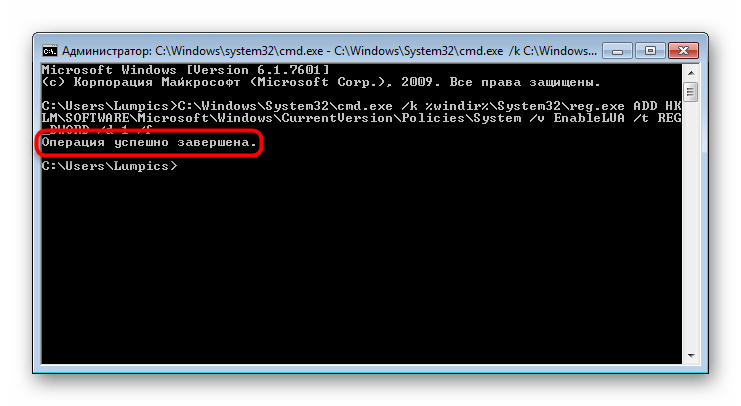

- Откройте консоль, развернув меню, найдя через поиск приложение «Командная строка» и запустив его от имени администратора.

Вы также можете запустить ее, вызвав окно «Выполнить» клавишами Win + R и написав

cmdв соответствующем поле. - Впишите команду

C:\Windows\System32\cmd.exe /k %windir%\System32\reg.exe ADD HKLM\SOFTWARE\Microsoft\Windows\CurrentVersion\Policies\System /v EnableLUA /t REG_DWORD /d 1 /fи нажмите Enter. - Появится уведомление об успешном включении.

Останется перезагрузить систему.

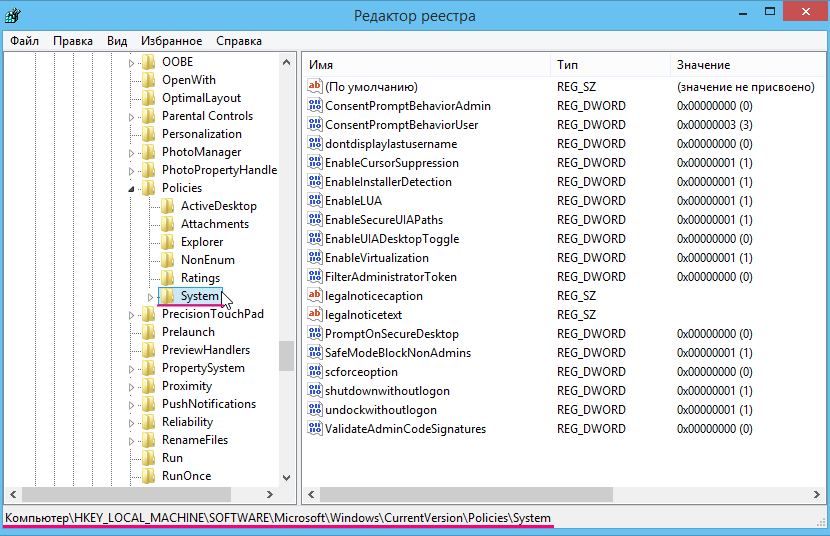

Способ 6: «Редактор реестра»

Утилита «Редактор реестра» позволяет выполнять практически любые манипуляции с операционной системой, поэтому пользоваться ей следует очень осторожно. Однако включить UAC через нее не составит труда, и именно этот способ будет эффективнее остальных в случае блокировки включения этой функции вирусами.

Читайте также: Борьба с компьютерными вирусами

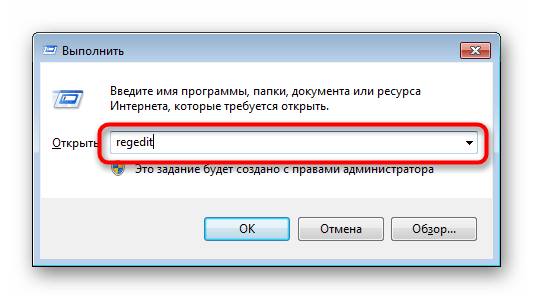

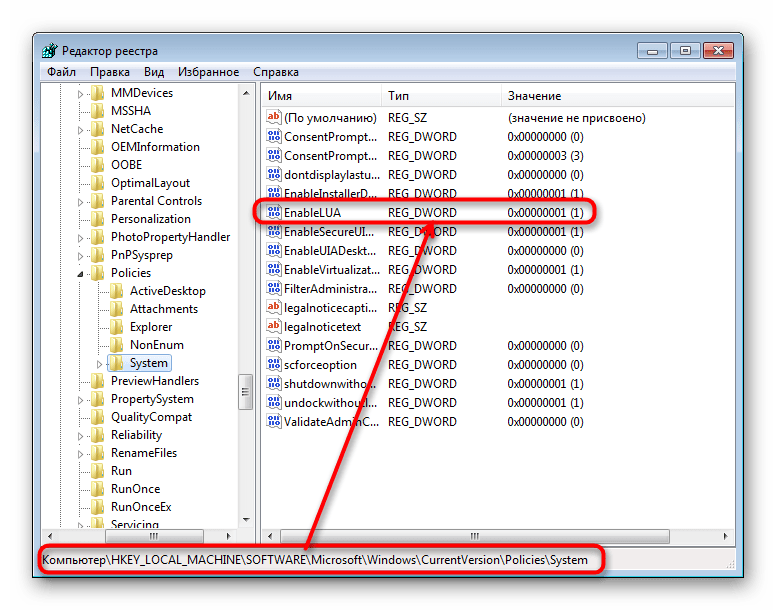

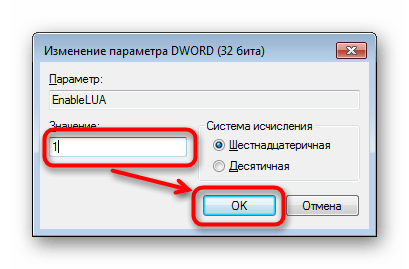

- Нажмите сочетание клавиш Win + R, напишите в поле

regeditи щелкните «ОК». - В открывшемся окне через левую часть последовательно разворачивайте следующие разделы:

HKEY_LOCAL_MACHINE\SOFTWARE\Microsoft\Windows\CurrentVersion\Policies\System. Выделив последнюю папку кликом мыши, правее вы увидите список параметров, из которых отыщите «EnableLUA» и откройте его, щелкнув дважды ЛКМ. - Установите значение «1» и нажмите «ОК».

Выполните перезагрузку Win 7 для вступления изменений в силу.

Решение проблем с включением и настройкой UAC

Некоторые могут столкнуться с тем, что запустить окно включения и настройки «Контроля учетных записей пользователей» не появляется либо не удается изменить его уровень реагирования. Виной тому разные обстоятельства.

Причина 1: Тип учетной записи

Включение UAC возможно только через учетную запись администратора. Пользователь, имеющий пониженный уровень прав («Стандартный»), не сможет управлять такими важными настройками. Чтобы это исправить, необходимо изменить тип учетной записи или выполнить это действие из-под записи администратора.

Подробнее: Как получить права администратора в Windows 7

Причина 2: Системные ошибки

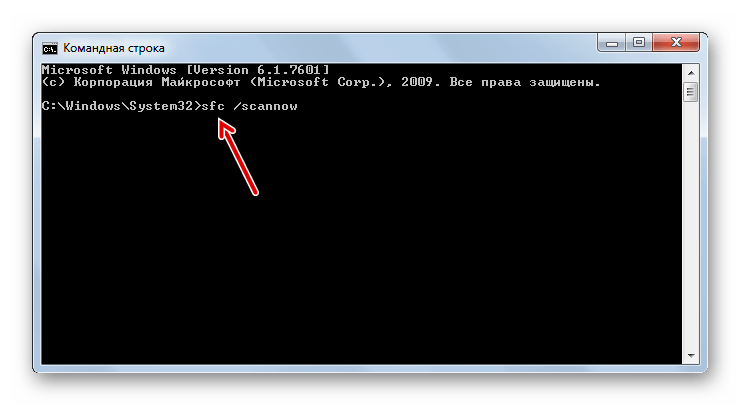

Эта ситуация может быть вызвана нарушением целостности системных файлов. Чтобы проверить это и исправить возможные ошибки, воспользуйтесь консольной утилитой SFC. Подробнее об этом мы рассказывали в другой статье, в Способе 1.

Подробнее: Восстановление системных файлов в Windows 7

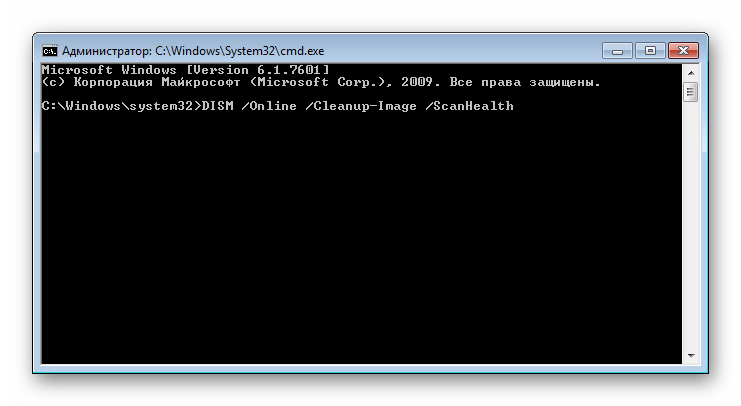

В редких случаях утилита не способна выполнить восстановление, поскольку хранилище резервных файлов, которые SFC берет на замену, тоже оказывается повреждено. В связи с этим понадобится выполнить восстановление уже него.

Подробнее: Восстановление поврежденных компонентов в Windows 7 при помощи DISM

После успешного восстановления снова попытайтесь запустить SFC, и когда утилита исправит системные ошибки, переходите к включению UAC.

Ко всему прочему, помогает выполнение восстановления системы с использованием стандартного одноименного компонента. Произведите откат до одной из ранних точек, когда проблем с компьютером не наблюдалось. В этом поможет Способ 1 статьи по ссылке ниже.

Подробнее: Восстановление системы в Windows 7

Причина 3: Включенный антивирус

Иногда различные антивирусы контролируют работу важных компонентов операционной системы. Изменение их состояния может рассчитываться как вмешательство в работу ОС с возможной угрозой безопасности, что в нашей ситуации кажется немного абсурдным. Решение простое: на время отключите работу вашей антивирусной защиты, а затем уже попробуйте включить UAC или изменить его уровень реагирования.

Читайте также: Отключение антивируса

Причина 4: Неверные настройки политик безопасности

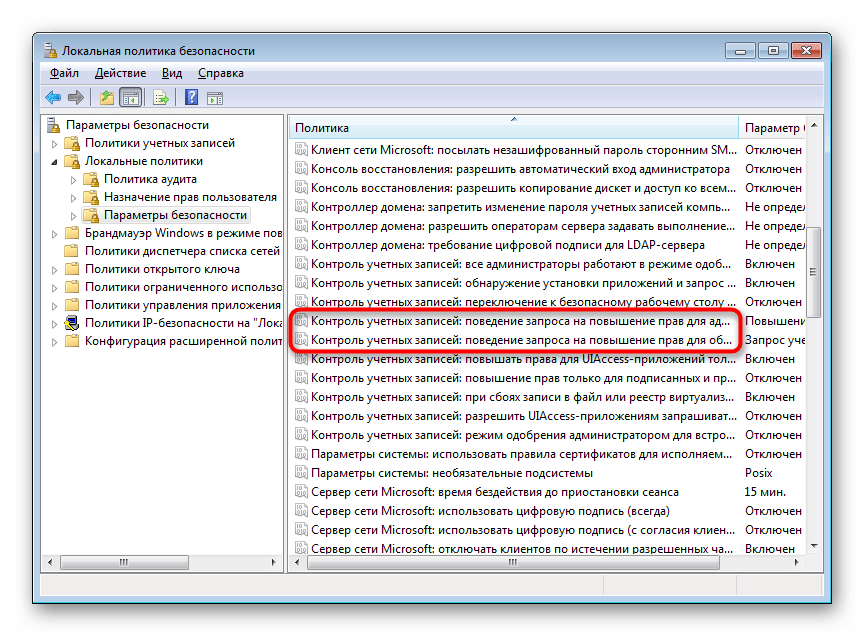

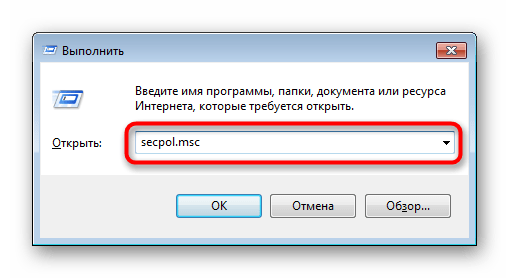

В ходе каких-то событий политики безопасности оказываются измененными. Поскольку они контролируют и работу UAC в том числе, параметры, запрещающие повышать уровень функции «Контроля учетных записей пользователей» или вообще использовать UAC, могут быть активированы. Проверьте, так ли это, и при необходимости измените значения некоторых параметров на разрешающие управлять UAC.

- Одновременно зажмите клавиши Win + R и напишите в поле

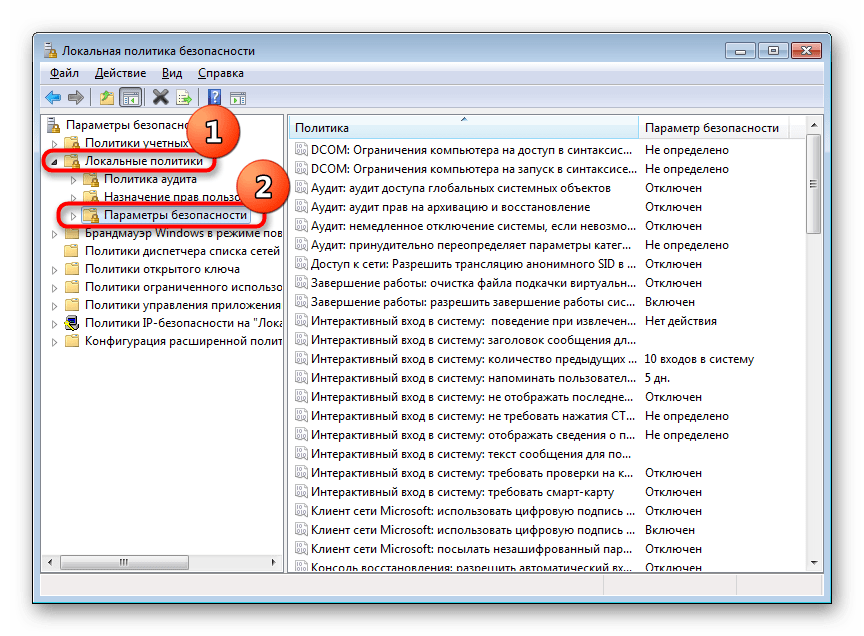

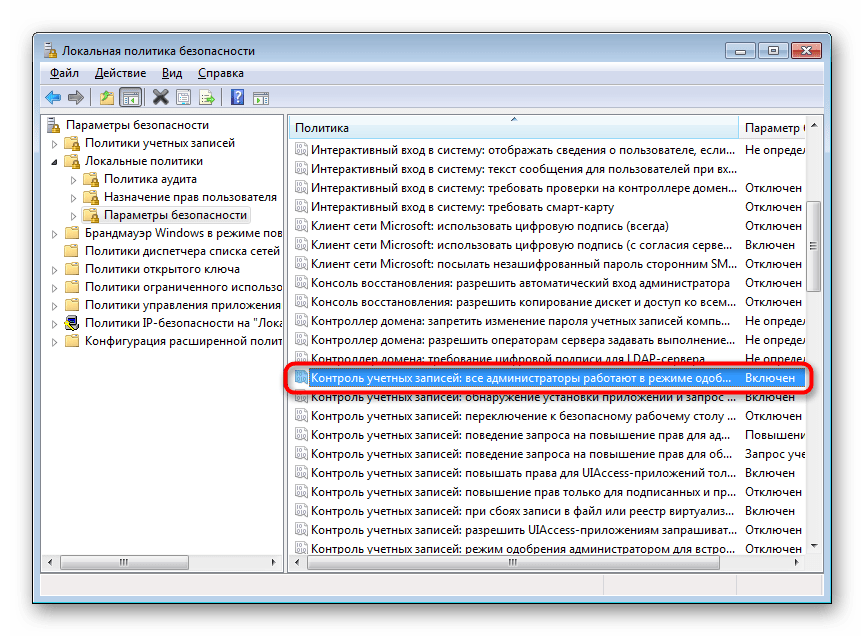

secpol.msc, а затем нажмите «ОК» или Enter. - Откроется компонент «Локальная политика безопасности». Через левую панель разверните вариант «Локальные политики» и выделите папку «Параметры безопасности».

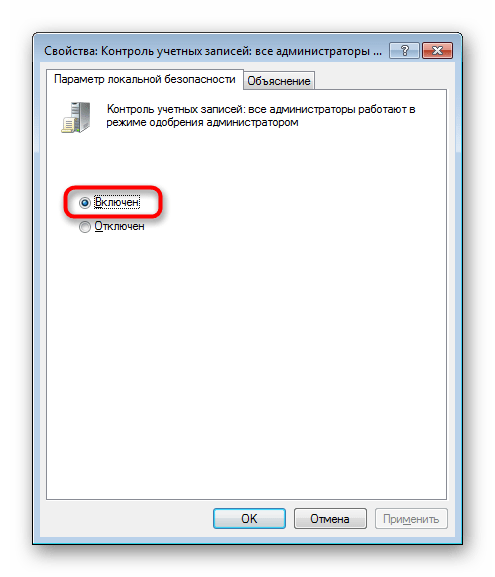

- Здесь нужно проверить значение трех параметров. Первый из них — «Контроль учетных записей: все администраторы работают в режиме одобрения». Правее должно стоять значение «Включен».

- Если это не так, кликните по нему дважды ЛКМ и поменяйте значение. Сохраните результат на «ОК». Этот параметр, собственно, и включает или отключает UAC.

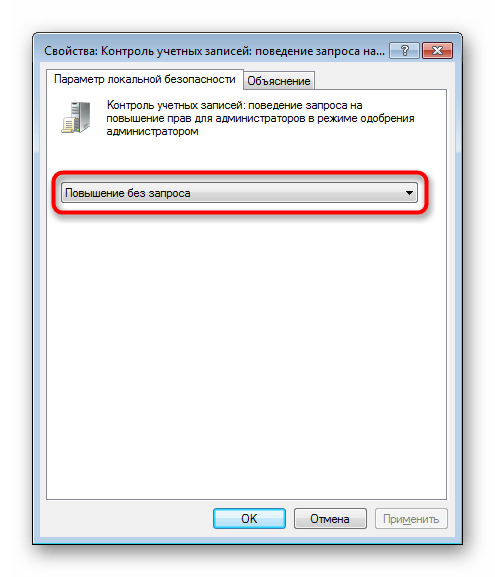

- Когда сама функция работает, но вы не можете изменить ее уровень на более высокий или низкий, найдите политику «Контроль учетных записей: поведение запроса на повышение прав для администраторов в режиме одобрения администратором».

Перейдите в настройки этого параметра и выставьте одно из значений, которое вам больше подходит:

- Повышение без запроса. Задачи, требующие административные права (такие как запуск программ от имени администратора), получают повышение без запроса UAC. Остальные задачи выполняются от имени обычного пользователя;

- Запрос учетных данных на безопасном рабочем столе. Вы будете видеть запрос UAC, который появляется на фоне затемненного рабочего стола. При этом вам понадобится ввести данные учетной записи администратора для продолжения действия. Является самым строгим уровнем поведения;

- Запрос согласия на безопасном рабочем столе. Классическое появление уведомления на фоне затемненного рабочего стола, предлагающее разрешить или отменить действие. При разрешении задача получает самые высокие права;

- Запрос учетных данных. Вариант, аналогичный «Запрос учетных данных на безопасном рабочем столе», но без затемнения;

- Запрос согласия. Вариант, аналогичный «Запрос согласия на безопасном рабочем столе», но без затемнения;

- Запрос согласия для двоичных данных не из Windows. Вариант, использующийся в Windows по умолчанию. То же самое, что «Запрос согласия на безопасном рабочем столе», но не для всех задач, а только для стороннего ПО, не имеющего цифровой подписи Майкрософт.

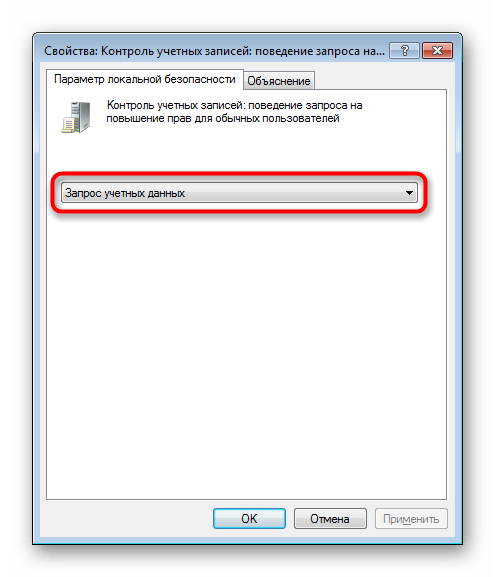

- Если есть надобность, дополнительно измените уровень UAC для обычных пользователей, т.е. не с типом учетной записи «Администратор». За это отвечает пункт «Контроль учетных записей: поведение запроса на повышение прав для обычных пользователей». Перейдите в свойства этой политики, чтобы настроить ее значение.

- Автоматически отклонять запросы на повышение прав. При выполнении задач, требующих повышения прав, происходит отказ в доступе;

- Запрос учетных данных на безопасном рабочем столе. Вариант, используемый в Windows по умолчанию. Отображается запрос UAC с затемненным фоном рабочего стола, который просит ввести данные от учетной записи администратора для продолжения действий;

- Запрос учетных данных. То же самое, что и предыдущий вариант, но без затемнения фона рабочего стола.

Теперь вы знаете, как можно быстро включать и управлять UAC. Однако не стоит забывать, что только через «Панель управления» вы можете не просто ее активировать, но и настроить уровень появления оповещений. Во всех остальных ситуациях компонент будет просто включен с максимальным уровнем реагирования.

Наша группа в TelegramПолезные советы и помощь

Время на прочтение5 мин

Количество просмотров135K

Начиная с Windows Vista, Microsoft включила в состав операционной системы механизм управления учетными записями пользователей (сокращенно UAC). Механизм работы UAC большинство пользователей восприняли негативно, так как бесконечные дополнительные валидации в виде затенения экрана и прощелкивания кнопочки Yes могли вывести из себя даже самого терпеливого. Зачастую UAC функционировал не вполне корректно, что приводило к не возможности работы с рядом программ, которые были написаны под ранние версии Windows. C выходом SP1 для Vista UAC был доработан, но пользователи уже успели отключить UAC и забыть что это такое.

В Windows 7 UAC приобрел дополнительные настройки. И я бы хотел рассказать, как именно сделать UAC действительно полезным инструментом для защиты ОС.

Уязвимости Windows

Так уж сложилось, что большинство пользователей Windows работают под учетной записью администратора со всеми вытекающими отсюда последствиями. Так как администратор практически не ограничен в своих правах, этим активно пользуют вирусописатели для распространения своего кода.

Можно выделить несколько наиболее важных целей, на которые приходятся вирусные атаки:

- Файловая система (как правило: заражение исполняемых файлов)

- Службы Windows

- Реестр

И вот здесь возникает вопрос, как изолировать пользователя от системы даже при работе под администратором. Для этих целей и служит UAC.

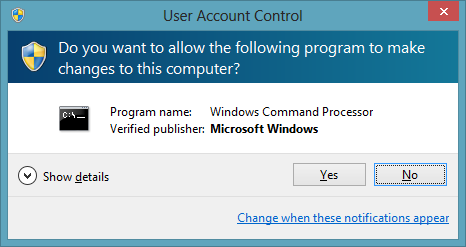

При включенном UAC’е любая попытка доступа к системным файлам, службам или реестру будет блокирована и появится окно, которое потребует подтверждение пользователя на дальнейшие действия.

Настройка UAC

В Windows 7 появилась возможность настройки уровня предупреждений для UAC. Экран настройки UAC выглядит следующим образом:

Рис. 1. Настройка UAC в Windows 7.

Всего доступно четыре уровня предупреждений UAC:

- Самый высокий уровень – предупреждения при любых попытках модифицировать системные настройки и файлы, а так же при установке программного обеспечения

- Второй уровень – предупреждения только при попытках внести изменения в системную конфигурацию и настройки пользователя

- Третий уровень – предупреждения только при попытках внести изменения в системную конфигурацию

- Четвертый уровень – полное отключение UAC.

Но куда более важными, на мой взгляд, являются дополнительные настройки UAC в политиках безопасности (рис. 2):

Рис. 2. Настройки UAC в политиках безопасности.

Рассмотрим более подробно некоторые из политик UAC:

- Behavior of the elevation prompt for administrators – позволяет задать режим поведения окна валидации при повышении администраторских прав. К примеру, можно включить подтверждение прав с помощью пароля (prompt for credentials) или оставить подтверждение прав только с помощью нажатия OK (prompt for consent).

- Behavior of the elevation prompt for users – аналогично первому пункту, но для учетных записей в режиме пользователя.

- Switch to the secure desktop when prompting for elevation – переключению рабочего стола в безопасный режим при прохождении валидации. Для пользователя включение данной политики отражается в виде затенения рабочего стола при прохождении проверки. В дествительности роль данной политики в изоляции процедуры валидации от других работающих программ с целью предотвратить перехват окна UAC программными способами.

- Virtualizes file and registry write failures to per-user locations – виртуализация файлов и реестра. Позволяет работать с программами в режиме виртуализации с целью исключить повреждения файловой системы и реестра (режим песочницы).

Рекомендации по настройке UAC:

Лично я использую самые высокие настройки безопасности UAC, включая необходимость ввода пароля при валидации. Это дает мне полную защиту системных файлов, реестра и служб Windows. Как правило, программное обеспечение использует системные файлы и реестр только для чтения. Исключения здесь могут представлять только системные утилиты, где подтверждения прав доступа к системе вполне оправдано. Использования пароля обусловлено тем, что под моей учетной записью иногда работаю не только я, поэтому, только нажатия кнопки Yes не является достаточным условием безопасности.

Проблемы со старыми программами

Как правило, проблемы в работе старых программ при включенном UAC’е связаны в некорректном взаимодействии с системой и полном нежелании разработчиков придерживаться каких-либо стандартов безопасности и разграничения доступа пользователей к системным ресурсам. Обычно проблему можно решить путем запуска программы от имени администратора, но это особенно опасно в случае сетевых приложений, так это открывает полный доступ к системе в случае использования уязвимостей данной программы.

В качестве примера можно взять старый программы, которые хранят профили пользователя не в папках пользовательского режима, а в Program Files, в итоге корректная работа возможно только от администратора, так как все создаваемые файлы и директории в Program Files наследуют уровень доступа на запись и изменение только для администратора. Простейший способ решения проблемы – добавить права на изменения данных профиля для обычных пользователей.

Вообще, можно посоветовать не ставить старые программы в ProgramFiles, чтобы избежать проблем с правами доступа.

Дополнительная защита

Хотя цель работы UAC сводится к защите системных данных, но можно воспользоваться UAC’ом и для защиты пользовательских файлов. Делается это простым урезанием прав доступа к файлам для учетной записи пользователя: достаточно удалить права на модификацию и запись, оставив их лишь для администратора.

Права доступа к файлам можно настроить и в более ранних версиях Windows, но работая под учетной записью администратора любая программа может изменть уровень доступа, не спрашивая при этом пользователя. В случае с включенным UAC расширение прав возможно лишь при прохождении валидации.

Проверка функционирования защиты UAC

Как уже говорилось, назначение UAC – ограждения пользователя от изменения системных файлов и настроек. Поэтому лучшим способом проверки защищенности системы здесь является исследования работы вирусов при включенном UAC’е.

Приведу пример функционирования вируса при включенном UAC’е.

В качестве примера я возьму троянскую программу Win32.Injector. Данный троян действует весьма просто просто: записывает себя в директорию C:\Windows\System32 и прописывает свою загрузку в реестр. В итоге после перезагрузки компьютера запускается большое количество cmd.exe и services.exe. Самый простой способ распространения – запуск из autorun’а на флеш-накопителях.

Попытаемся запустить данный троян с включенным UAC’ом. У меня это исполняемый файл nsshell.exe, который по-умолчанию так же является скрытым.

Рис. 4. Троянская программа nsshell.exe.

Чтобы убедиться, что это действительно вирус, проверим nsshell.exe c помощью антивируса:

Рис. 5. Антивирус показывает, что nsshell.exe – троян.

Попытка запуска данного исполняемого файла приведет к срабатыванию механизма UAC, так как троян пытается прописать себя в системные директории и реестр:

Рис. 6. Срабатывание UAC при запуске nsshell.exe

Как видно, шапка в окне UAC в данном случае приобрела желтый цвет. При более детальном рассмотрении можно заметить, что у программы так же отсутствует доверенный издатель и сертификат подлинности. Таким образом, мало кто осмелится подтвердить запуск, особенно если это произошло при монтировании флеш-накопителя.

Заключение

Таким образом, использования UAC действительно оправдано с позиции безопасности операционной системы. Если прикладная программа потребовала при запуске повышения прав до уровня администратора, то это уже несколько напрягает, особенно если отсутствует какая-либо информация о издателе и цифровая подпись. Рекомендую более детально ознакомится с механизмом работы UAC и все же оставлять его включенным.

P.S.: Большинство описанных настроек и действий верны и для Windows Vista.

Если хотите узнать все о UAC в ОС Windows, то в статье собрана вся актуальная информация. После прочтения станет понятно, для чего нужна эта функция, как ее выключить, стоит ли это делать и как после всего включить ее снова.

Что такое UAC

Эту функцию можно считать информационной. Она уведомляет пользователя при выполнении действия для которого нужны права Администратора системы. При этом на экране появляется сообщение характера: «Разрешить следующей программе внести изменения на этом компьютере?». Можно подтвердить или запретить эту манипуляцию.

Для чего используется

Контроль учетных записей внедрили для защиты ОС от запуска вредоносного кода. Благодаря ему пользователь в курсе важных событий в отношении программ: установки, удалении, модификации. Обратная сторона медали: не каждый разберется, что именно запрашивает UAC. Новичков это сбивает с толку.

Зачем отключать UAC?

Отключать стоит в том случае, если надоели постоянные запросы об изменениях в системе. Это касается неопытных пользователей, которым все равно трудно каждый раз оценивать адекватность запроса, они и так не разберутся, будет совершаться рутинное действие или это вирус «ломает» ОС.

В исключительных случаях Контроль учётной записи деактивируют, чтобы избавиться от сбоев конкретной программы. При таких обстоятельствах после устранения неполадки с проблемным приложением UAC активируют опять.

Способы отключения UAC

UAC Windows 10 отключить можно многими способами, как в седьмой или восьмой версии. Разберем их по отдельности от простых к более сложным.

Используем панель управления

На примере десятой версии Виндовс все выполняется так:

- клик правой кнопкой мышки на Пуск, выбор в контекстном меню строки «Панель управления»;

- в верхней части появившегося окна в блоке «Просмотр» установите «Значки», а «Категории»;

- в основной части окна отыщите и зайдите в «Учетные записи пользователей»;

- клик на строке «Изменить параметры контроля» — она находится в нижней части окна;

- в новом окне передвиньте ползунок на самую нижнюю позицию и сохраните изменения нажатием на «ОК»;

- система спросит, нужно ли выполнить запись новых настроек — подтвердите действие.

Есть быстрый способ попасть в необходимое меню Панели управления. Для этого:

- зажмите комбинацию Win+R;

- скопируйте команду UserAccountControlSettings;

- подтвердите запуск нажатием на Enter.

Итог — откроется окно «Параметры управления учетными …».

Как отключить службу при помощи командной строки

Чтобы UAC Windows 7 отключить, действуйте по следующему алгоритму:

- зажмите комбинацию Win+R, скопируйте в окошко команду cmd, запустите ее нажатием на Enter;

- в новое окно скопируйте запрос: C:\Windows\System32\cmd.exe /k C:\Windows\System32\reg.exe ADD HKLM\SOFTWARE\Microsoft\Windows\CurrentVersion\Policies\System /v EnableLUA

/t REG_DWORD /d 0 /f; - запустите его нажатием на Enter;

- перезагрузите компьютер, чтобы настройки вступили в силу.

Для включения службы UAC все выполняйте как по ранее указанному алгоритму, но запускайте чуть другую команду: C:\Windows\System32\cmd.exe /k C:\Windows\System32\reg.exe ADD HKLM\SOFTWARE\Microsoft\Windows\CurrentVersion\Policies\System /v EnableLUA

/t REG_DWORD /d 1 /f.

Отключение UAC в Windows 10 через реестр

Для этого делайте такие шаги:

- зажмите комбинацию Win+R, введите команду regedit и нажмите Enter — запустится Редактор реестра;

- в левой панели Редактора следуйте по пути HKEY_LOCAL_MACHINE => SOFTWARE => Microsoft => Windows => CurrentVersion => Policies => System;

- двойным кликом измените значения следующих параметров в правой панели Редактора: PromptOnSecureDesktop, EnableLUA, ConsentPromptBehaviorAdmin, а требуемые новые параметры следовательно: 0, 1, 0;

- после каждого изменения параметра сохраняйте изменения кликом на «ОК»;

- чтобы настройки активировались перегрузите компьютер.

Как отключить UAC для определенной программы в Windows 10? Есть способ, для которого нужно править реестр. Итог — программа будет запускаться и/или изменять системные настройки без оповещений со стороны UAC, хотя он не будет отключен в рамках всей системы. Действовать нужно в такой последовательности:

- В Редакторе реестра перейдите в следующую ветку: HKEY_CURRENT_USER => SOFTWARE => Microsoft => Windows NT => CurrentVersion => AppCompatFlags => Layers.

- В правой части окна клик правой кнопкой мышки на пустом пространстве: «Создать» => «Строковый параметр». У этого параметра должно быть название, которое совпадает с путем к исполняемому файлу. Например, для Скайпа это будет C:\Program Files\CPUID\Skype\Skype.exe. В каждом случае нужно заходить в папку с установленным приложением и копировать содержимое адресной строки.

- После создания параметра кликнуть правой кнопкой мышки => «Изменить». Откроется окно и в строку «Значение» скопируйте RunAsInvoker, сохраните изменения нажатием на «ОК». Теперь UAC не станет надоедать при открытии этого приложения.

Если нужно отключить Контроль для нескольких приложений, то процедуру можно упростить. Для этого:

- создаете текстовый документ;

- копируете в негоWindows Registry Editor Version 5.00[HKEY_CURRENT_USER\SOFTWARE\Microsoft\Windows NT\CurrentVersion\AppCompatFlags\Layers]

«C:\\Program Files\\Skype\\Skype.exe»=»RUNASINVOKER»

- в этом примере «C:\\Program Files\\Skype\\Skype.exe» замените на путь к исполняемому файлу, в отношении которого отключается UAC;

- обратите внимание, что используются двойные наклонные черточки;

- изменяете расширение файла на .reg;

- двойной клик на этом файле и подтвердите внесение изменений нажатием на «Да».

Отключение UAC в Windows 10 с помощью сторонних утилит

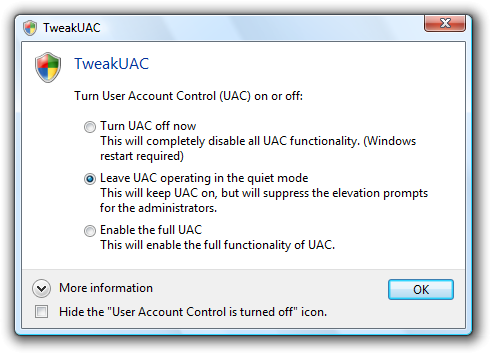

Подойдет утилита UAC Tweak. Запустите ее после скачивания и установки. Если возникнет ошибка, то зайдите в свойства исполняемого файла и активируйте режим совместимости с Windows Vista. После старта UAC Tweak появится окно, подобное настройкам Контроля учетных записей в Панели управления, но в более лаконичной форме. Нужно только поставить отметку напротив нижней строчки.

Способы отключения

Для менее распространенных версий ОС Windows полностью отключить Контроль можно по подобному алгоритму, что и для более популярных Виндовс.

Windows Server 2012

Чтобы в Windows Server 2012 UAC отключить Windows выполняйте следующее:

- Зайдите в «Панель управления», «Учетные записи …», «Изменение параметров …».

- В новом окне клик на «Включение или отключение …» => «Продолжить».

- Снимите отметку с «Использовать контроль учетных …», сохраните изменения кликом на «ОК».

- Система сделает запрос на перезагрузку. Если уже сейчас нужно деактивировать UAC, то выберите пункт «Перезапустить потом».

Windows Vista

- Зажмите комбинацию Windows+R, введите в окне msconfig, запустите нажатием на Enter.

- В возникшем окне перейдите на вкладку «Сервис».

- В списке найдите пункт «Отключить контроль учетных записей …».

Почему не стоит полностью выключать защиту

Потому что снизится уровень надзора пользователя за устойчивостью ОС к вредоносному ПО. Если вирус «захочет» изменить системные настройки, то с отключенным UAC пользователь не узнает, что поступил такой запрос — он фактически выполнится незаметно.

Как удалить имеющиеся обновления в десятке?

Случается, что при отключенном UAC устанавливаются апдейты ОС, которые вызывают нестабильность системы. Устранить это можно за счет их удаления следующим образом:

- Зажмите комбинацию Win+I и перейдите в меню «Обновление и безопасность».

- В новом окне следуйте по пути: «Центр обновления Windows» => «Журнал обновлений» => «Удалить обновления».

- Отобразится перечень проинсталлированных обновлений. Выделяйте нужное и сверху жмите «Удалить». Если нужно выделить и очистить все — зажмите комбинацию клавиш Ctrl+A.

Очистка старых файлов после обновления Windows

- Введите в системном поиске запрос «Очистка диска» и запустите соответствующую утилиту.

- В новом окне укажите локальный диск, где установлена ОС.

- Клик на «Очистить системные файлы».

- Снова укажите диск с Виндовс.

- Поставьте отметку в списке напротив строчки «Предыдущие установки Windows».

- Запустите процесс нажатием на «ОК» внизу окна.

Включение и настройка КУЗ в Windows 10

Самый простой способ включения UAC через Панель управления. Необходимо добраться до окна «Параметры управления учетными …» и поднять ползунок из самого нижнего уровня. Подробная инструкция по открытию соответствующего окна находится в этом блоке статьи. Разберем детальнее параметры, которые устанавливаются при помощи ползунка в окне от самого нижнего до верхнего:

- Контроль полностью отключен. Никаких оповещений о запросе выполнения действий с правами Администратора возникать не будет.

- Уведомление появляется, но экран не затемняется. UAC включен и при его срабатывании появляется информационное сообщение с запросом на выполнение действий, но рабочая область дисплея не блокируется.

- Уведомление появляется, экран затемняется.

- Уведомления возникают не только при изменении системных настроек, но и при выполнении действий любыми инсталляторами.

Заключение

- UAC — не антивирус, но помогает защитить ОС от вредоносного ПО.

- Не выключайте опцию без прямой необходимости.

- Если UAC мешает только при работе в определенной программе, то отключите функцию лишь для этого приложения.

- Если Контроль деактивировался в рамках всей системы, то после выполнения действий, ради которых все затевалось, активируйте системный компонент снова.

В Windows Vista контроль учетных записей стал чуть ли не ругательным словом, и многие пользователи отключали его первым делом. В Windows 7 ситуация изменилась к лучшему, и хотя с запросами UAC вы будете сталкиваться, их количество во многом зависит от вашего подхода к настройке системы и набора программ, установленных в ней. В этой статье мы поговорим о работе с административными и ограниченными правами, а также о том, как эффективно работать с включенным контролем учетных записей.

[+] На этой странице:

С какими правами работать?

В Windows основная опасность работы с учетной записью администратора заключается в том, что вредоносная программа, проникнув в систему, выполняется с полными правами, что позволяет ей перехватить управление и лишить пользователя контроля над системой. В Windows XP перейти к работе с обычной учетной записью было не так просто, поскольку многие настройки системы и, что даже важнее, приложения были рассчитаны только на работу с правами администратора.

Назначение контроля учетных записей

Создавая контроль учетных записей в Windows Vista, Microsoft в первую очередь стремилась к тому, чтобы разработчики программ начали создавать их с оглядкой на права обычного пользователя. Главная идея состоит в том, чтобы программы во время работы не требовали прав на запись в системные папки и разделы реестра, ограничиваясь хранением данных в профиле пользователя и доступных ему разделах реестра (HKCU). Намек был понят, и за три с лишним года, прошедших с момента выхода Windows Vista, стало видно, что большинство современных программ уже следует такой практике. И это совершенно неудивительно, потому что программы тоже нужно продавать, и делать это намного легче, если они полностью совместимы с новыми операционными системами Microsoft.

Если программе не нужны административные права для работы, в организации несложно реализовать ее установку – можно включить программу в образ системы, либо развертывать любым подходящим способом. Некоторые разработчики идут еще дальше, создавая приложения, которые можно устанавливать без прав администратора. Например, я сейчас имею отношение к выпуску огромной информационной системы, в которой предусмотрена работа с ограниченными правами, т.е. у обычного пользователя программный пакет целиком устанавливается в профиль, после чего является полностью работоспособным.

Таким образом, UAC служит мостиком к переходу от повседневной работы с учетной записью администратора к выполнению всех задач с ограниченными правами, что обеспечивает более безопасную среду. ИТ-отдел организации не будет без необходимости наделять пользователей правами администратора, однако в домашних условиях дела обстоят иначе.

Администратор или пользователь?

Многие эксперты по безопасности рекомендуют выполнять повседневную работу в системе с правами обычного пользователя, да и Microsoft в справке Windows предлагает поступать именно так. Для корпоративной среды этот совет абсолютно оправдан и находит широкое применение. Но в домашних условиях ему следуют лишь те же эксперты, да пользователи, для которых безопасность возведена в высшую степень. Архитектура Windows такова, что при установке системы мы обязательно создаем административную учетную запись, иначе в дальнейшем системой невозможно будет управлять.

Увеличить рисунок

Рисунок 1 — При установке Windows создается административная учетная запись

А дальше мы входим в систему с этой учетной записью и начинаем работу. И административные задачи приходится выполнять самостоятельно, поскольку дома нет вездесущего сисадмина, как на работе. Конечно, можно создать учетную запись с обычными правами и работать с ней, но Windows устроена так, что удобнее постоянно иметь права администратора. Этот комфорт в конечном итоге оказывается решающим фактором для большинства пользователей. Контроль учетных записей как раз и предлагает компромисс между работой обычным пользователем и неограниченным администратором.

Когда UAC работает, для получения полных прав необходимо запускать программу от имени администратора, даже если вы работаете с административной учетной записью.

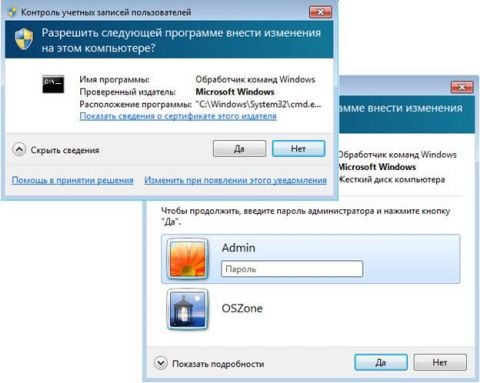

Рисунок 2 — Запуск командной строки от имени администратора из контекстного меню

Это обусловлено тем, что при включенном контроле учетных записей администратор и пользователь поставляются «в одном флаконе». У административной учетной записи есть все необходимые права, но когда UAC включен, абсолютно все задачи запускаются с правами обычного пользователя. И происходит это до тех пор, пока для продолжения работы не потребуются полные права администратора. Именно в этот момент и появляется запрос контроля учетных записей, который служит сигналом о том, что программе необходимы административные полномочия. Когда UAC включен, вся разница между работой администратором и обычным пользователем сводится к тому, что в первом случае для продолжения работы вам достаточно нажать кнопку «Да», а во втором – потребуется ввести пароль любого имеющегося в системе администратора.

Увеличить рисунок

Рисунок 3 — Командую строку от имени администратора запускают: администратор (слева) и обычный пользователь (справа)

Мимо контроля учетных записей, выдающего предупреждения, не проскочит ни одна программа, требующая полных прав, а предупрежден – значит вооружен, в чем и состоит информационная задача уведомлений UAC. При повседневных же действиях нажать кнопку «Да», конечно, быстрее, чем вводить пароль каждый раз, поэтому постоянная работа с ограниченными правами менее комфортна и при этом не обладает значительными преимуществами с точки зрения безопасности.

А вы настоящий суперадмин?

Регулярно читая форумы Windows, я обратил внимание, что некоторые пользователи мотивируют отключение контроля учетных записей тем, что хотят быть полными хозяевами своей системы. Другими словами, им претит тот факт, что запись в корень системного диска или папку Windows сопряжена с дополнительными действиями, а запросы контроля учетных записей вызывают страшную аллергию.

На одну полку с ними можно поставить поклонников популярной мифологии о всемогуществе встроенной учетной записи «Администратор», чье единственное отличие от остальных администраторов в том, что на нее по умолчанию не распространяется UAC. В реальности отключение контроля учетных записей уравнивает всех администраторов

Интереснее же то, что с помощью групповой политики или реестра несложно включить контроль даже для встроенного администратора. Это может пригодиться, если вы, побыв какое-то время «богом», решили спуститься с небес на землю и поработать с включенным UAC, не теряя при этом уже настроенной пользовательской среды. Но при стандартных параметрах системы работа с единственной учетной записью «Администратор», конечно, эквивалента отключению UAC. Дальше мы посмотрим, почему лучше этого не делать, и как эффективно работать с включенным контролем учетных записей.

Безопасность или комфорт

Появление контроля учетных записей подтолкнуло разработчиков к созданию программ, рассчитанных на работу с ограниченными правами. Однако в домашних условиях мы самостоятельно выполняем административные задачи, и в Windows 7 все-таки удобнее работать с правами администратора. Отключение UAC или использование встроенной учетной записью «Администратор» с точки зрения прав эквивалентно работе в Windows XP и сопряжено с риском потери контроля над системой в случае заражения. На мой взгляд, лучшее соотношение «безопасность / комфорт» в Windows 7 достигается при работе администратором с включенным контролем учетных записей.

В Windows Vista я честно пытался работать с включенным контролем учетных записей, и по большому счету в моих задачах он не особо докучал. Но поскольку я регулярно отвечаю в технических форумах конференции OSZone, мне постоянно приходится открывать различные элементы панели управления, оснастки MMC и другие системные компоненты, чтобы посмотреть настройки или просто дать точный путь к нужному элементу. В Windows Vista большинство этих действий сопровождалось запросом UAC, что изрядно напрягало, но в Windows 7 ситуация сильно изменилась.

Компоненты Windows 7

В Windows 7 контроль учетных записей был переработан, причем особое внимание уделялось тем действиям, которые пользователи по статистике все равно одобряли в подавляющем большинстве случаев. Новый стандартный уровень контроля учетных записей позволяет настроить систему и выполнять многие административные задачи без запроса. Это не означает, что UAC для этих задач отключен, просто для компонентов Windows создан особый уровень контроля, чтобы повышение прав происходило тихо, без диалогового окна. Проще всего это продемонстрировать на примере панели управления.

Рисунок 4 — Запрос UAC не выводится, когда администратор переходит по ссылке со щитом в панели управления

В панели управления Windows 7 рядом с некоторыми ссылками и на кнопках в окнах вы увидите щит, который в Windows Vista однозначно свидетельствовал о том, что при нажатии последует запрос. Теперь запроса нет, если вы работаете с правами администратора, но при работе с правами обычного пользователя диалоговое окно, конечно, появится. В параметрах Windows 10 щит не используется, поэтому заранее невозможно сказать, понадобятся ли той или иной операции права администратора.

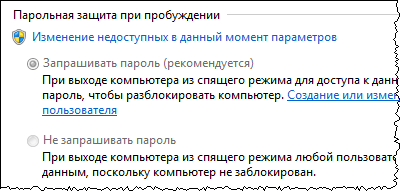

Отмечу, впрочем, что кое-где разработчики схитрили, спрятав ненавистный запрос, но оставив дополнительный шаг. Примером может служить настройка запроса пароля при пробуждении системы.

Рисунок 5 — Чтобы настроить недоступные параметры, придется нажать ссылку со щитом

Однако такие «хитрости» в панели управления встречаются нечасто, что позволяет администратору беспрепятственно настроить множество параметров системы.

Современные программы

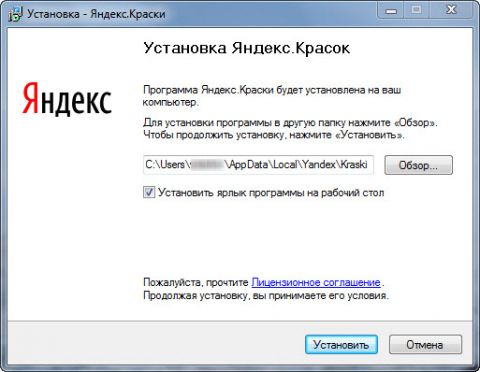

У Microsoft есть рекомендации не только для пользователей, но и для разработчиков программ. Применительно к UAC один из главных советов – это хранение настроек программы и предпочтений пользователя только в расположениях, где для записи не требуются права администратора. В таком случае они нужны только при установке программы, если производится запись в системные папки (например, Program Files) и регистрация компонентов в системе. Конечно, при этом выводится запрос контроля учетных записей.

Но в дальнейшем все пользовательские данные и параметры программы хранятся в профиле, в папке %userprofile%\appdata. Там вы найдете папки с данными установленных у вас программ, которые не требуют прав администратора для работы.

Рисунок 6 – Современные приложения хранят пользовательские данные только в вашем профиле

Наличие трех папок объясняется так:

- Roaming – в корпоративной среде данные из этой папки следуют за пользователем при использовании перемещаемых профилей;

- Local – данные, объем которых слишком велик, чтобы перемещать их вместе с профилем;

- LocalLow – данные, записанные процессами с низким уровнем целостности, т.е. возможности которых по внесению изменений в систему максимально ограничены.

Как я говорил выше, с момента выхода Windows Vista множество приложений уже учитывает контроль учетных записей, и для работы им не требуются полные права администратора. На самом деле, многим приложениям они не нужны даже для установки, и в этом случае разработчикам нет особого смысла требовать прав на запись в папку Program Files. Я думаю, что некоторые авторы программ делают это просто по инерции, в то время как другие уже перестроились.

Рисунок 7 – Поскольку для установки приложения не требуются права администратора, сразу предлагается поместить его в профиль

С новыми программами все довольно просто, но нередко в арсенале обнаруживаются приложения, не вполне приспособленные для работы с контролем учетных записей. Дальше я расскажу, что для решения этой проблемы сделали в Microsoft, и что можете сделать вы.

Старые приложения

Старые приложения – это не только те, что давно не обновлялись, но и те, что подразумевают наличие у пользователя прав на беспрепятственную запись в системные папки и разделы реестра. Как это ни странно звучит, при включенном контроле учетных записей совместимость старых приложений с Windows 7 и Windows Vista улучшается. Это происходит потому, что UAC позволяет компенсировать недостаток прав на запись в системные расположения при работе администратором и обычным пользователем.

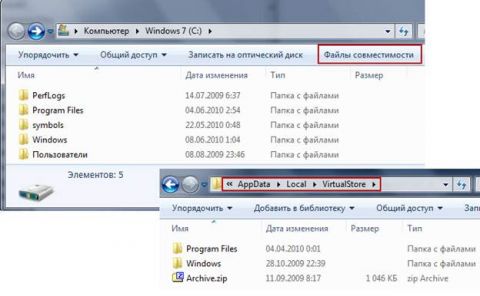

Виртуализация файлов и реестра

Разработчики UAC сразу понимали, что старые приложения уже не научатся хранить данные в профиле, а будут пытаться записывать их в папки Program Files или Windows (хотя последнее было дурным тоном еще в ХР). Как я говорил выше, при включенном UAC даже у администратора приложения запускаются с обычными правами, что означает отсутствие разрешений на запись в системные расположения.

Решение было придумано оригинальное – система делает вид, что программе разрешена запись, а на самом деле перенаправляет файлы в профиль, либо записывает параметры реестра в специальный раздел.

В дальнейшем программа продолжает обращаться к этим данным, даже не подозревая об их реальном расположении. Так в Windows Vista появилась виртуализация папок и системного реестра, которую унаследовала и Windows 7.

Несмотря на недетский возраст этой технологии, о ней слышали немногие. Это мы выяснили в конкурсе на знание Windows 7, который проходил в конце 2009 года на OSZone.net. Там был задан вопрос о кнопке «Файлы совместимости» в проводнике, и подавляющее большинство участников ответило, что такой кнопки в Windows 7 не существует.

Между тем, именно с помощью этой кнопки вы можете увидеть папки, в которые программы пытались записать данные, не имея на то разрешения. Это может вам пригодиться, если вы захотите вручную сделать резервную копию настроек программы или данных, которые она сохранила.

Увеличить рисунок

Рисунок 8 — Кнопка «Файлы совместимости» ведет в виртуальное хранилище

У меня эту кнопку проводник отображает уже в корне системного диска, а нажав ее, я вижу папки с названиями Windows и Program Files, а также какой-то архив. Обратите внимание на адресную строку проводника – я перешел в уже знакомую папку AppData, а точнее – в виртуальное хранилище (Virtual Store). Названия программ в папке Program Files мне знакомы – это и есть старые приложения, работа которых не нарушилась благодаря виртуализации файлов.

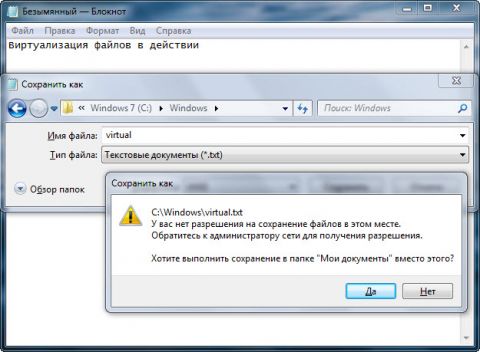

Давайте посмотрим, как это работает на практике (UAC не забудьте включить). Откройте блокнот и попытайтесь сохранить текстовый файл в папке Windows. Вы сразу увидите сообщение о недостатке прав и предложение сохранить в файл в профиле.

Увеличить рисунок

Рисунок 9 – Чтобы сохранять или изменять файлы в системных папках, «Блокнот» нужно запускать от имени администратора

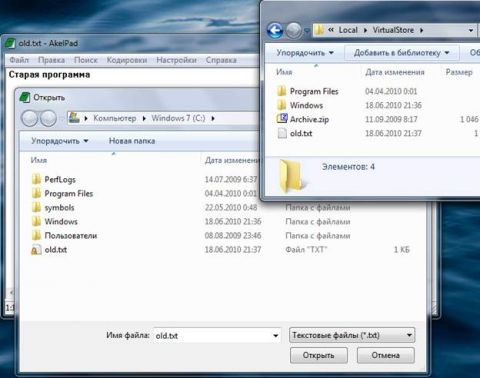

Собственные программы Microsoft, конечно, спроектированы для работы обычным пользователем, поэтому они знают, что делать при отсутствии прав. Теперь возьмите, скажем, текстовый редактор Akelpad, в котором не предусмотрено такое сообщение, и попробуйте сделать то же самое. Вместо папки Windows файл будет сохранен в виртуальном хранилище, и в дальнейшем «обманутый» Akelpad будет видеть его именно в папке Windows (а блокнот – нет, ведь он туда ничего не записывал).

Увеличить рисунок

Рисунок 10 — Akelpad открывает «свой» файл из папки Windows (слева), хотя он расположен в виртуальном хранилище (справа)

Теперь понятно, откуда взялся Archive.zip в корне виртуального хранилища. Я создал его в корне системного диска архиватором 7-zip, причем неважно, из контекстного меню, либо просто запустив программу с обычными правами. Система позволила выполнить операцию, но сохранила файлы в профиль.

Виртуализация реестра происходит аналогично. Например, при попытке записи в HKEY_LOCAL_MACHINE\Software\ProgramName происходит перенаправление в раздел HKEY_USERS\<User SID>_Classes\VirtualStore\Machine\Software\ ProgramName, где User_SID обозначает идентификатор пользователя, от чьего имени выполняется действие. Кроме того, перенаправляются все попытки записи в разделы, куда администратор имеет доступ, а обычный пользователь – нет.

Виртуализация файлов и реестра распространяется только на 32-разрядные приложения с графическим интерфейсом, т.е. службы не виртуализируются.

При чем тут UAC?

С помощью виртуализации файлов и реестра обеспечивается совместимость со старыми приложениями, и в первую очередь она нацелена на работу с правами обычного пользователя. Если UAC отключен, администратор не заметит разницы, поскольку права на запись в Program Files у него есть. А вот обычных пользователей старая программа может огорчить очень быстро, ведь прав на запись в системные расположения нет (хоть с UAC, хоть без него), а перенаправить данные уже некому. Программа «ломается», т.е. скорее всего, выводит сообщение из разряда «отказано в доступе».

При чем тут безопасность?

Представьте, что вредоносная программа скрытно пытается осуществить запись в системную папку или раздел реестра. Раз она это делает, безопасность вашей системы уже отчасти скомпрометирована – программа проникла на компьютер, а антивирус на нее до сих пор не среагировал.

Благодаря виртуализации, ущерб не простирается дальше прав обычного пользователя. Другими словами, действие вредоносного кода ограничивается профилем, т.е. не распространяется на системные файлы и параметры.

Аналогично работает и защищенный режим в Internet Explorer, о котором речь шла в третьей статье серии. И хотя виртуализация UAC не задействуется для этого режима, ему необходим включенный контроль учетных записей.

Таким образом, контроль учетных записей повышает не безопасность, а устойчивость системы к заражению. Главное — вы не теряете над ней контроль, а в этом случае намного проще устранить любую проблему.

Установка в профиль или получение полных прав на папку программы

Виртуализация файлов и реестра помогает в тех случаях, когда приложение запускается с обычными правами (т.е. без запроса UAC), но в процессе работы нуждается в правах администратора и при этом не умеет их запрашивать. Существуют программы, которые уже при запуске проверяют наличие прав на запись в собственную папку.

Когда они установлены в Program Files, права на запись отсутствуют, поэтому при запуске появляется запрос UAC. В этом случае можно попробовать заставить программу идти в ногу со временем, установив ее в профиль. Альтернативный вариант – это получение полных прав на папку программы, что может оказаться быстрее переустановки в профиль.

Кстати, все свои портативные приложения, которые по своей природе хранят настройки в собственной папке, я держу именно в профиле. Причем это даже удобнее, чем класть их в Program Files, поскольку не задействуется виртуализация, отделяющая настройки программ от их расположения.

Впрочем, иногда у программ, старых и новых, есть совершенно оправданные причины для доступа к системным файлам и параметрам, поэтому ни виртуализация, ни наличие полных прав на папку программы не поможет избежать запроса. Дальше речь пойдет о программах для изменения системных параметров.

Системные утилиты

Есть особая категория программ, назначение которых как раз в том, чтобы отображать или изменять системные параметры, поэтому им обязательно нужны полные права. И если вы любите «поковырять» систему, с запросом UAC будете сталкиваться довольно часто. В зависимости от цели программы, вы будете видеть запрос контроля учетных записей при каждом ее запуске, либо только при выполнении действий, которые требуют наличия полных прав.

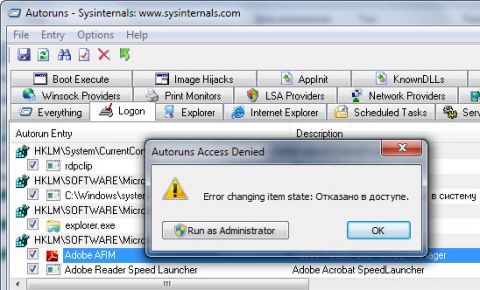

На примере утилит Sysinternals Марка Руссиновича это легко продемонстрировать. Process Explorer отображает массу информации о системных процессах, но для ее сбора, очевидно, нужны полные права, поэтому запрос выводится сразу. Утилита Autoruns, которая знает все об автозагрузке системы, запускается с обычными правами, а запрос выводит только в случае, когда вы изменяете параметры, требующие административных полномочий.

Рисунок 11 – Утилите Autoruns нужны полные права для внесения изменений в системный раздел реестра

Когда с помощью Autoruns вы изменяете пользовательские параметры (раздел HKCU), запрос не выводится, а при настройке системных параметров на самом деле получается два запроса. Один выводит программа (рис. 11), после чего требуется ее перезапуск, что ведет уже к появлению запроса UAC (аналогично ведут себя сторонние файловые менеджеры при попытке копирования файлов в системные папки). Это неудобно (лучше уж однажды при запуске), но вполне решаемо, как мы увидим это чуть позже.

Командная строка и скрипты

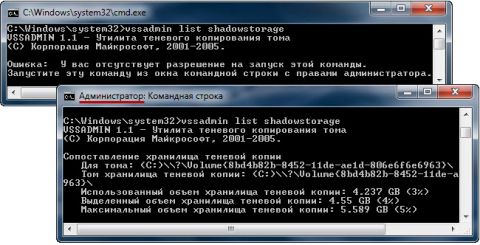

Со встроенными программами Windows 7 тоже получается по-разному. При открытии редактора реестра запрос появится сразу, даже если вы хотите просто проверить наличие какого-нибудь параметра. Командная строка же запускается с обычными правами, а при попытке выполнить в ней команду, требующую полных прав администратора, выводится соответствующее сообщение (рис. 12 слева).

Увеличить рисунок

Рисунок 12 – Из заголовка командой строки понятно, с какими правами она запущена (слева с обычными правами, справа – от имени администратора)

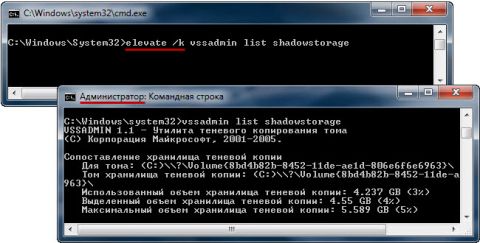

К сожалению, заранее не всегда известно, что для выполнения команды нужны права администратора, и тогда приходится перезапускать командную строку и заново вводить команду, а это — лишние действия. Можно немного схитрить, разместив в системной папке утилиту elevate, которая позволяет запросить повышение прав для программ из командной строки, которая запущена с обычными правами.

Увеличить рисунок

Рисунок 13 – С помощью утилиты elevate для команды запрашивается повышение прав

Запрос контроля учетных записей при этом все равно появится, но время все-таки экономится, т.к. не надо запускать новую командную строку от имени администратора и повторно вводить команду. Достаточно нажать стрелку вверх (повтор команды), затем клавишу Home (переход к началу строки) и ввести elevate /k. Конечно, это полумера, но если вы часто работаете с командной строкой, эту утилиту стоит иметь в арсенале.

И раз уж речь зашла о командной строке, нельзя обойти вниманием скрипты, которые также часто приходится запускать с повышенными правами. В контекстном меню Windows 7 возможность запуска от имени администратора предусмотрена только для скриптов командного интерпретатора, т.е. для bat и cmd. Однако с помощью набора утилит Elevation PowerToys можно расширить список, добавив туда WSH и PowerShell, а также возможность запуска скриптов от имени другого пользователя, включая систему.

Наконец, существует способ, который позволяет сразу запускать с полными правами не только командную строку, но и любую программу без всякого запроса UAC.

Запуск программ без запроса UAC

Достаточно поработать с контролем учетных записей пару недель, чтобы определить список приложений, при запуске которых появляется диалоговое окно UAC. Для каждого из них можно создать ярлык, который будет запускать программу без всякого запроса. Можно также создать ярлык для командной строки и/или диалогового окна «Выполнить», откуда любые задачи уже будут выполняться с полными правами администратора.

Это реализуется с помощью планировщика задач, который позволяет запускать задания с наивысшими правами, которыми наделен пользователь. Когда программу запускает администратор, она сразу получает полные права, поэтому запрос не выводится (потолком обычного пользователя остаются ограниченные права, конечно). Данный способ во всех подробностях описан здесь моим коллегой, и там даже есть утилита, с помощью которой можно создавать такие ярлыки перетаскиванием обычных ярлыков программ. Конечно, можно выполнять приложения и автоматически при запуске системы, если сразу указать это в планировщике или поместить созданный ярлык в автозагрузку.

Заключение

Как видите, можно организовать свою повседневную работу в Windows 7 так, что контроль учетных записей будет почти незаметен, даже если вы любите повозиться с системой. При ее настройке из панели управления контроль UAC практически не докучает, благодаря изменениям, произошедшим в Windows 7. В помощь любителям командной строки есть утилиты, упрощающие запуск команд и скриптов от имени администратора, а запуск любых программ без запроса можно настроить с помощью планировщика задач.

Конечно, если вы ежедневно устанавливаете несколько приложений, вы будете видеть запросы UAC чаще. Но для экспериментов и подбора подходящих программ лучше всего подходят виртуальные машины, а там контроль учетных записей можно и отключить.

Я свел в одну таблицу все описанные в этой статье средства, которые помогут вам ускорить работу в системе с включенным контролем учетных записей.

| Действие | Средство для повышения удобства работы |

|---|---|

| Настройка в панели управления | Не требуется |

| Настройка системными утилитами | Ярлык для запуска с полными правами |

| Запуск и работа старых приложений |

|

| Работа в командной строке |

|

| Запуск скриптов |

|

| Подбор и тестирование приложений | Виртуальная машина |