По умолчанию, все операционные системы семейства Windows автоматически получают и обновляют корневые сертификаты с сайта Microsoft. Компания MSFT в рамках программы корневых сертификатов Microsoft Trusted Root Certificate Program, ведет и публикует в своем онлайн хранилище сертификаты для клиентов и устройств Windows. Если проверяемый сертификат в своей цепочке сертификации относится к корневому CA, который участвует в этой программе, Windows автоматически скачает с узла Microsoft Update и добавит такой корневой сертификат в доверенные на вашем компьютере.

Windows запрашивает обновление списка корневых сертификатов (certificate trust lists — CTL) один раз в неделю. Если в Windows отсутствует прямой доступ к каталогу Windows Update, то система не сможет обновить корневые сертификаты, соответственно у пользователя могут быть проблемы с открытием сайтов (SSL сертификаты которых подписаны недоверенными CA, см. статью об ошибке в Chrome Этот сайт не может обеспечить безопасное соединение), либо с установкой запуском подписанных приложений или скриптов.

В этой статье попробуем разобраться, как в Windows вручную обновить список корневых сертификатов в TrustedRootCA в изолированных сетях, или компьютерах/серверах без прямого подключения к Интернету.

Содержание:

- Управление корневыми сертификатами в Windows 10 и 11

- Включить/отключить автоматическое обновление корневых сертификатов в Windows

- Ручное обновление корневых сертификатов в Windows 10 и 11

- Список корневых сертификатов в формате STL

- Обновление корневых сертификатов в Windows с помощью GPO в изолированных средах

- Обновление корневых сертификатов в Windows 7

- Утилита rootsupd.exe для обновления сертификатов в Windows XP

Примечание. Если ваши компьютеры выходят в Интернет через прокси-сервер, для автоматического обновления корневых сертификатов Microsoft рекомендует открыть прямой доступ (bypass) к веб-узлам Microsoft. Но это не всегда возможно/применимо.

Управление корневыми сертификатами в Windows 10 и 11

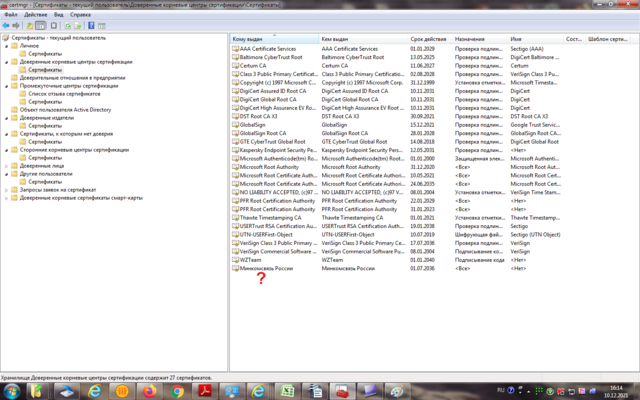

Как посмотреть список корневых сертификатов на устройстве Windows?

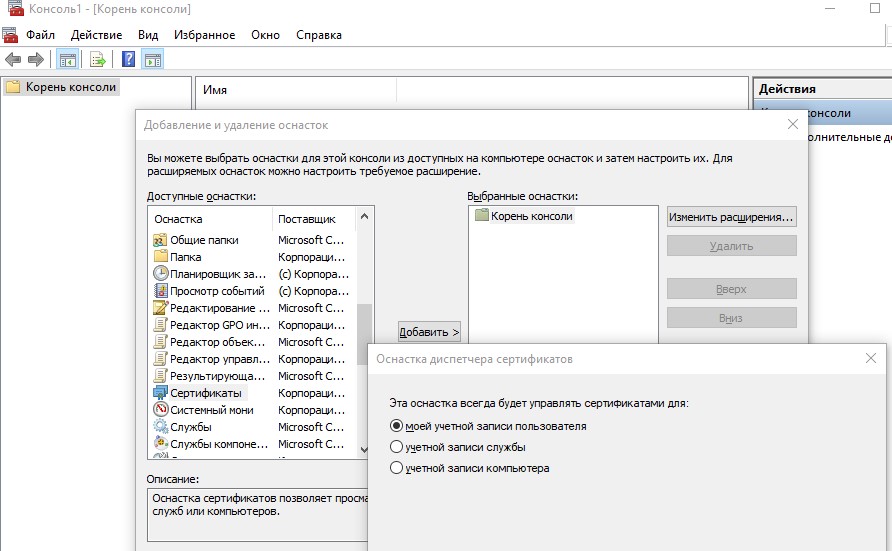

- Чтобы открыть хранилище корневых сертификатов компьютера в Windows /Windows Server, запустите консоль

mmc.exe

; - Нажмите Файл (File) -> Добавить или удалить оснастку (Add/Remove Snap-in), в списке оснасток выберите Сертификаты (Certificates) -> Добавить (Add);

- В диалоговом окне выберите что вы хотите управлять сертификатами учетной записи компьютера (Computer account);

- Далее -> Ok -> Ok;

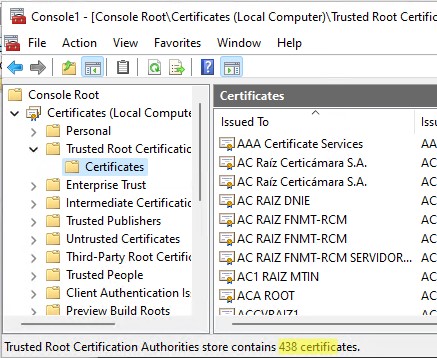

- Разверните Certificates (Сертификаты) -> Trusted Root Certification Authorities Store (Доверенные корневые сертификаты). В этом списке содержится список доверенных корневых сертификатов вашего компьютера.

Вы можете вывести список доверенных корневых сертификатов на вашем компьютере со сроками их действия с помощью PowerShell:

Get-Childitem cert:\LocalMachine\root |format-list

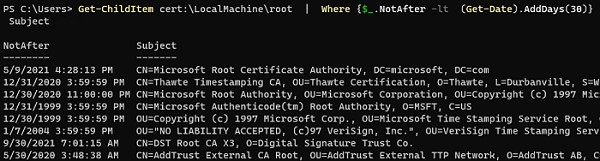

Можно вывести список истекших сертификатов, или которые истекут в ближайшие 30 дней:

Get-ChildItem cert:\LocalMachine\root| Where {$_.NotAfter -lt (Get-Date).AddDays(30)} |select NotAfter, Subject

В целях безопасности рекомендует периодически проверять хранилище доверенных сертификатов на наличие поддельных сертификатов с помощью утилиты Sigcheck. Утилита позволяет сравнить список сертификатов, установленных на компьютере со списком корневых сертификатов на сайте Microsoft (можно скачать офлайн файл с актуальными сертификатами authrootstl.cab).

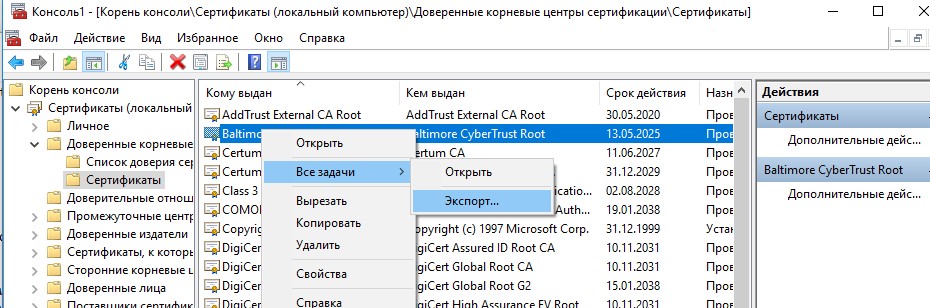

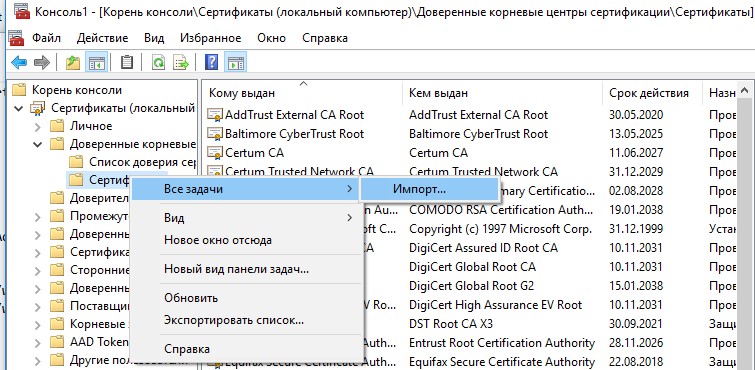

Вы можете вручную перенести файл корневого сертификата с одного компьютера на другой с помощью функцию Экспорта/Импорта.

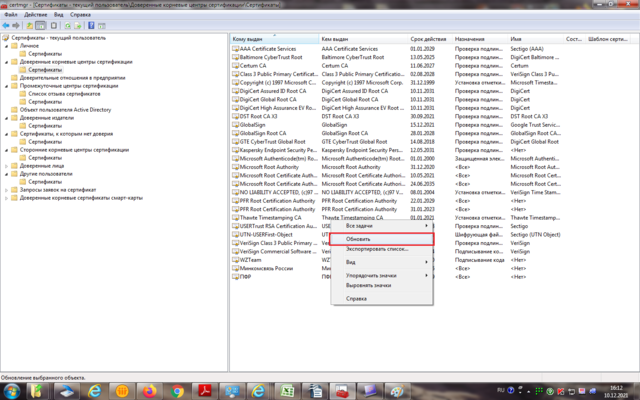

- Вы можете экспортировать любой сертификат .CER в файл, щелкнув по нему и выбрав “Все задачи” -> “Экспорт”;

- Затем с помощью команды Импорт можно импортировать этот сертификат на другом компьютере.

Включить/отключить автоматическое обновление корневых сертификатов в Windows

Как мы уже упомянули, Windows по умолчанию сама обновляет корневые сертификаты. Вы можете включить или отключить обновление сертификатов в Windows через GPO или реестр.

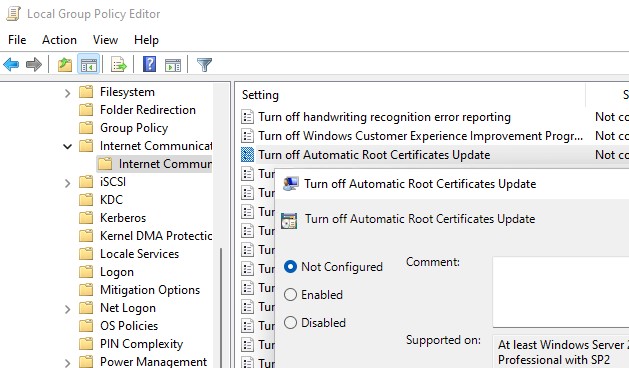

Откройте локальный редактор групповой политики (gpedit.msc) и перейдите в раздел Computer Configuration -> Administrative Templates -> System -> Internet Communication Management -> Internet Communication.

Параметр Turn off Automatic Root Certificates Update в этом разделе позволяет отключить автоматическое обновление корневых сертификатов через сайт Windows Update. По умолчанию это политика не настроена и Windows всегда пытается автоматически обновлять корневые сертификаты.

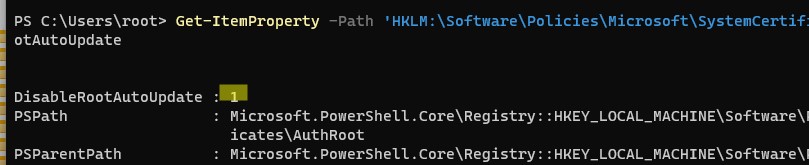

Если эта политика не настроена, а сертификаты не обновляются автоматически, проверьте не включен ли вручную параметр реестра, отвечающий за эту настройку. Проверьте значение параметра реестра с помощью PowerShell:

Get-ItemProperty -Path 'HKLM:\Software\Policies\Microsoft\SystemCertificates\AuthRoot' -Name DisableRootAutoUpdate

Если команда вернет, что значение ключа

DisableRootAutoUpdate=1

, значит на вашем компьютере отключено обновление корневых сертификатов. Чтобы включить его, измените значение параметра на 0.

Ручное обновление корневых сертификатов в Windows 10 и 11

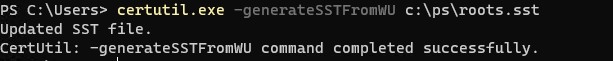

Утилита управления и работы с сертификатами Certutil (появилась в Windows 10, для Windows 7 доступна в виде отдельного обновления), позволяет скачать с узлов Windows Update и сохранить в SST файл актуальный список корневых сертификатов.

Для генерации SST файла, на компьютере Windows 10/11 с доступом в Интернет, выполните с правами администратора команду:

certutil.exe -generateSSTFromWU c:\PS\roots.sst

Updated SST file. CertUtil: -generateSSTFromWU command completed successfully.

В результате в целевом каталоге появится файл SST, содержащий актуальный список сертификатов. Дважды щелкните по нему для открытия. Данный файл представляет собой контейнер, содержащий доверенные корневые сертификаты.

В указанном каталоге появится файл SST, содержащий актуальный список сертификатов. Данный файл представляет собой контейнер, содержащий доверенные корневые сертификаты. Дважды щелкните по нему.

В открывшейся

mmc

консоли вы можете экспортировать любой из полученных сертификатов. В моем случае, список сертификатов содержал 436 элементов. Естественно, экспортировать сертификаты и устанавливать по одному не рационально.

Для установки всех сертификатов из SST файла и добавления их в список корневых сертификатов компьютера можно воспользоваться командами PowerShell:

$sstStore = ( Get-ChildItem -Path C:\ps\rootsupd\roots.sst )

$sstStore | Import-Certificate -CertStoreLocation Cert:\LocalMachine\Root

Запустите оснастку certmgr.msc и убедитесь, что все сертификаты были добавлены в хранилище Trusted Root Certification Authority. В нашем примере на Windows 11 количество корневых сертификатов увеличилось с 34 до 438.

Чистая копия Windows после установки содержит в корневом хранилище лишь небольшое количество сертификатов. Если компьютер подключен к интернету, остальные корневые сертификаты будут устанавливаться автоматически (по требованию), если ваше устройство попытается получить доступ к HTTPS сайту/SSL сертификату, в чей цепочке доверия есть отпечаток из CTL Microsoft. Поэтому как правило, нет необходимости добавлять в свое локальное хранилище сразу все сертификаты, доверенные Microsoft.

Список корневых сертификатов в формате STL

Есть еще один способ получения списка сертификатов с сайта Microsoft. Для этого нужно скачать файл http://ctldl.windowsupdate.com/msdownload/update/v3/static/trustedr/en/authrootstl.cab (обновляется дважды в месяц).С помощью любого архиватора (или проводника Windows) распакуйте содержимое архива authrootstl.cab. Он содержит один файл authroot.stl.

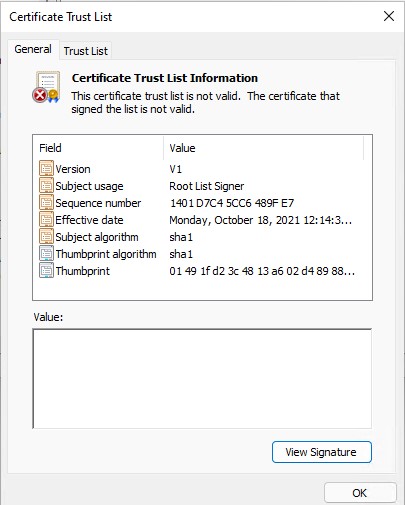

Файл authroot.stl представляет собой контейнер со списком отпечатков (thumbprint) доверенных сертификатов Microsoft в формате Certification Trust List.

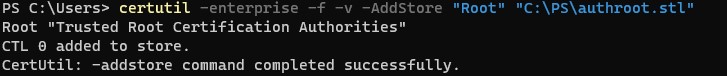

Данный файл можно установить в системе с помощью утилиты certutil:

certutil -enterprise -f -v -AddStore "Root" "C:\PS\authroot.stl"

Root "Trusted Root Certification Authorities" CTL 0 added to store. CertUtil: -addstore command completed successfully.

Также вы можете импортировать сертификаты из консоли управления сертификатами (Trust Root CertificationAuthorities –>Certificates -> All Tasks > Import). Укажите путь к вашему STL файлу сертификатами.

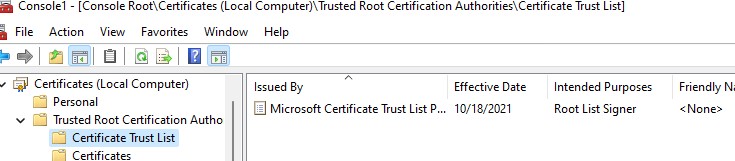

После выполнения команды, в консоли управления сертификатами (

certmgr.msc

) в контейнере Trusted Root Certification Authorities (Доверенные корневые сертификаты) появится новый раздел с именем Certificate Trust List (Список доверия сертификатов).

Аналогичным образом можно скачать и установить список с отозванными сертификатами, которые были исключены из программы Root Certificate Program. для этого, скачайте файл disallowedcertstl.cab (http://ctldl.windowsupdate.com/msdownload/update/v3/static/trustedr/en/disallowedcertstl.cab), распакуйте его и добавьте в раздел Untrusted Certificates командой:

certutil -enterprise -f -v -AddStore disallowed "C:\PS\disallowedcert.stl "

Обновление корневых сертификатов в Windows с помощью GPO в изолированных средах

Если у вас возникла задача регулярного обновления корневых сертификатов в изолированном от Интернета домене Active Directory, есть несколько более сложная схема обновления локальных хранилищ сертификатов на компьютерах домена с помощью групповых политик. В изолированных сетях Windows вы можете настроить обновление корневых сертификатов на компьютерах пользователей несколькими способами.

Первый способ предполагает, что вы регулярно вручную скачиваете и копируете в вашу изолированную сеть файл с корневыми сертификатами, полученный так:

certutil.exe –generateSSTFromWU roots.sst

Затем сертификаты из данного файла можно установить через SCCM или PowerShell логон скрипт в GPO:

$sstStore = ( Get-ChildItem -Path \\dc01\SYSVOL\winitpro.ru\rootcert\roots.sst )

$sstStore | Import-Certificate -CertStoreLocation Cert:\LocalMachine\Root

Второй способ предполагает получение актуальных корневых сертификатов с помощью команды:

Certutil -syncWithWU -f \\dc01\SYSVOL\winitpro.ru\rootcert\

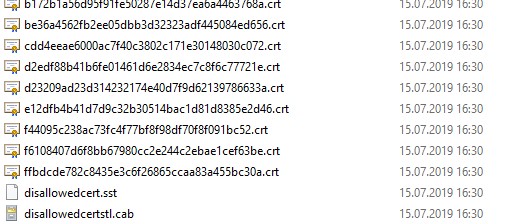

В указанном сетевом каталоге появится ряд файлов корневых сертификатов (CRT) и в том числе файлы (authrootstl.cab, disallowedcertstl.cab, disallowedcert.sst, thumbprint.crt).

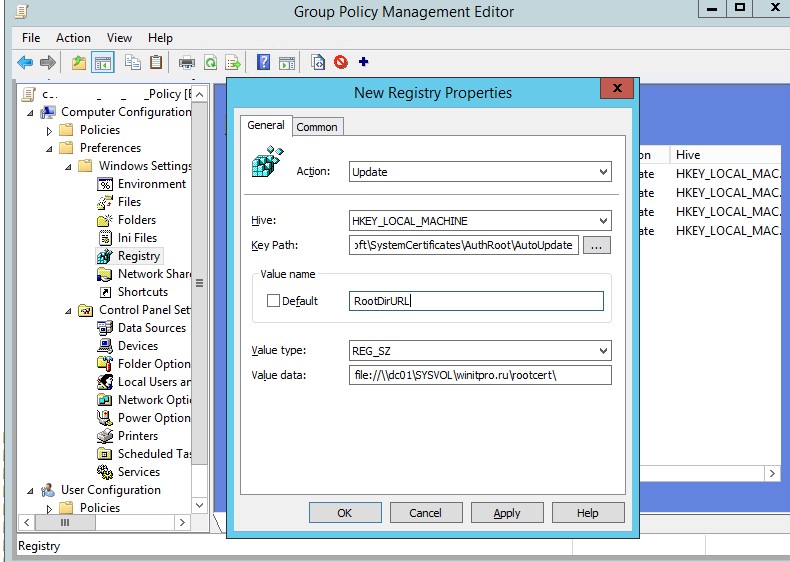

Затем с помощью GPP нужно изменить значение параметра реестра RootDirURL в ветке HKLM\Software\Microsoft\SystemCertificates\AuthRoot\AutoUpdate. Этот параметр должен указывать на сетевую папку, из которой клиентам нужно получать новые корневые сертификаты. Перейдите в секцию редактора GPO Computer Configuration -> Preferences -> Windows Settings -> Registry. И создайте новый параметр реестра со значениями:

Action: Update

Hive: HKLM

Key path: Software\Microsoft\SystemCertificates\AuthRoot\AutoUpdate

Value name: RootDirURL

Type: REG_SZ

Value data: file://\\dc01\SYSVOL\winitpro.ru\rootcert\

Осталось назначить эту политику на компьютеры и после обновления настроек GPO на клиенте проверить появление новых корневых сертификатов в хранилище.

Политика Turn off Automatic Root Certificates Update в разделе Computer Configuration -> Administrative Templates -> System -> Internet Communication Management -> Internet Communication settings должна быть выключена или не настроена.

Обновление корневых сертификатов в Windows 7

Несмотря на то, что Windows 7 уже снята с поддержки, есть много пользователей и компаний, в которых она еще используется.

После установки чистой Windows 7 из образа вы может столкнуться, что многие современные программы и инструменты на ней не работают из-за того, что они подписаны с помощью новых сертификатов. В частности, были жалобы, что в Windows 7 64 без обновления сертификатов не удается установить .Net Framework 4.8. или

vs_Community.exe с ошибкой:

installer manifest failed signature validation

Чтобы обновить корневые сертификаты в Windows 7, нужно скачать и установить MSU обновление: KB2813430.

После этого вы можете использовать утилиту certutil для генерации SST файла с сертификатами (на этом или на другом компьютере):

certutil.exe -generateSSTFromWU c:\ps\roots.sst

Теперь можно импортировать сертификаты в доверенные:

MMC -> add snap-in -> certificates -> computer account > local computer. Перейдите в раздел Trusted root certification authority, выберите All Tasks -> Import, найдите ваш SST файл (в типе файлов выберите Microsoft Serialized Certificate Store — *.sst) -> Open -> Place all certificates in the following store -> Trusted Root Certification Authorities

Утилита rootsupd.exe для обновления сертификатов в Windows XP

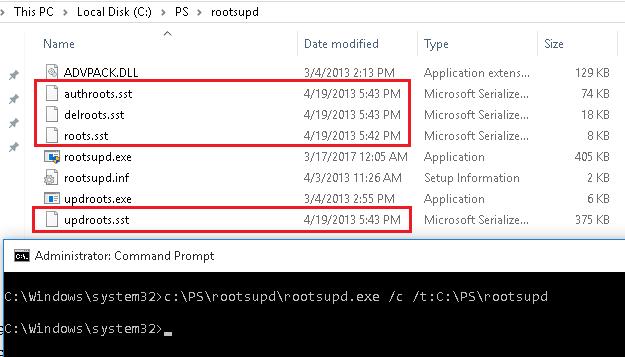

В Windows XP для обновления корневых сертификатов использовалась утилита rootsupd.exe. В этой утилита содержится список корневых и отозванных сертификатов, зашитых в которой регулярно обновлялся. Сама утилита распространялась в виде отдельного обновления KB931125 (Update for Root Certificates).

- Скачайте утилиту rootsupd.exe, перейдя по ссылке (по состоянию на 15.07.2019 ссылка не работает, возможно в Microsoft решили убрать ее из общего доступа. На данный момент вы можете скачать утилиту с сайта kaspersky.com — http://media.kaspersky.com/utilities/CorporateUtilities/rootsupd.zip);

- Для установки корневых сертификатов Windows, достаточно запустить файл rootsupd.exe. Но мы попробуем более внимательно рассмотреть его содержимое, распаковав его с помощью команды:

rootsupd.exe /c /t:C:\PS\rootsupd - Сертификаты содержатся в SST файлах: authroots.sst, delroot.sst и т.п. Для удаления/установки сертификатов можно воспользоваться командами:

updroots.exe authroots.sst

updroots.exe -d delroots.sst

Но, как вы видите, дата создания этих файлов 4 апреля 2013 (почти за год до окончания официальной поддержки Windows XP). Таким образом, с этого времени утилита не обновлялась и не может быть использована для установки актуальных сертификатов. Однако нам чуть позже понадобится файл updroots.exe.

Была информация, что утилиту updroots.exe нежелательно использовать в современных билдах Windows 10 1803+, т.к. она может сломать корневой сертификат Microsoft Root Certificate Authority.

В этой статье мы рассмотрели несколько способов обновления корневых сертификатов на компьютерах Windows, изолированных от Интернета.

-

-

#1

Всем привет.

Может кто сталкивался и знает как вылечить. На рабочей станции одного из пользователей никак не хотят добавляться корневые сертификаты в хранилище «Доверенных корневых центров сертификации». Выяснил, что они «самопроизвольно» удаляются оттуда сразу после добавления.

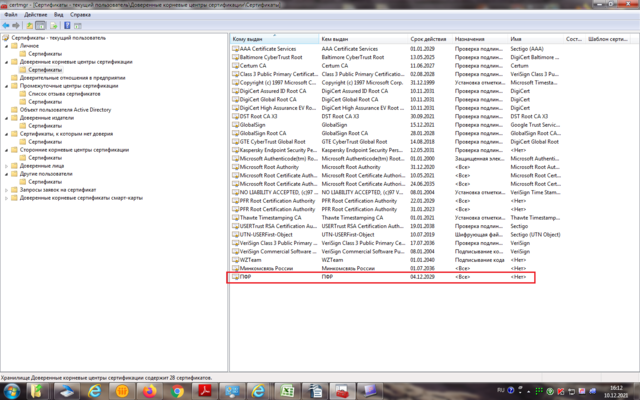

Если импортировать корневой сертификат в любой другой раздел, например «Промежуточные центры сертификации», то он импортируется туда без проблем и остается там. Но если, его от туда переместить в «Доверенные корневые центры сертификации» командой Вырезать-Вставить, то он там сперва появляется (Скрин 1), но после команды «Обновить» (Скрин 2), сразу же оттуда исчезает (Скрин 3).

При этом, это происходит на его машине только под его доменной учетной записью. Под другими администраторскими локальными и доменными учетками на этой же машине, сертификаты импортируются без проблем. Его учетка так же находится в группе «Администраторы».

Буду признателен за любые подсказки) Спасибо.

Последнее редактирование модератором:

-

-

#4

Может групповые политики добавляют или обновляют сертификаты? Посмотрите в GPMC

В оснастке gpedit.msc просмотрел почти все параметры, у всех состояние «не задано».

Неплохо бы увидеть журнал и ошибки если они там есть.

В журнале событий ошибок много, но именно в момент импорта сертификата никакие ошибки не регистрируются. Есть ошибка «Сбой автоматической регистрации сертификатов», но она произошла ранее по времени.

Попробуйте установить корневой сертификат в Учетную запись компьютера а не УЗ пользователя

С помощью оснастки ViPNet Клиента удалось установить корневой сертификат ключа ЭП, посредством выбора хранилища «Компьютер» вместо «Текущий пользователь», и он теперь нормально отображается в разделе «Доверенные корневые центры сертификации», и сам пользовательский сертификат теперь наконец-то стал действительным. Это уже прогресс, спасибо))

Но нужно еще установить корневой сертификат веб-портала. Его можно установить только через оснастку Windows, а она не дает выбрать хранилище «Компьютер» либо «Пользователь».

-

-

#9

Попробуйте установить сертификат через PowerShell, поменяйте по аналогии синтаксис

Import-Certificate -FilePath "C:\Users\xyz\Desktop\BackupCert.Cer" -CertStoreLocation cert:\CurrentUser\Root

Ругается на фразу «Import-Certificate»

Поставьте через оснастку mmc — Пуск — выполнить — mmc

Посмотреть вложение 11305

А вот это помогло, спасибо огромное! Все сертификаты на месте и действительны! Теперь буду знать как в хранилище Компьютера добавлять сертификаты. Остальным отписавшимся тоже спасибо за помощь!

Последнее редактирование:

Обновлено:

Опубликовано:

Актуальные системы семейства Windows, подключенные к Интернету, могут автоматически обновлять корневые сертификаты. В противном случае, обновление необходимо выполнять вручную. Если это не делать, мы можем столкнуться с рядом проблем:

- Не открываются или выдают предупреждение безопасности некоторые (или все) сайты, работающие по https.

- Некорректная работа отдельных приложений (например, антивирусных систем).

- Ошибки при подключении по удаленному рабочему столу.

Это пример ошибок, который не претендует на свою полному. Чаще всего, проблемы встречаются на системах, снятых с обслуживания компанией Microsoft (Windows XP, 7, а также Server 2003, 2008).

Пакет обновлений Windows

Экспорт актуальных сертификатов

Импорт сертификатов

Решение возможных проблем

Обновление сертификатов

Обновление доверенных корневых сертификатов выполняется во время обновления операционной системы. Если последнее включено, то нашего участия не требуется, иначе, можно установить обновление вручную. Пример такого пакета — KB931125 (ссылка).

Однако, если операционная система устарела, разработчик прекращает выпуск обновлений, и мы не можем воспользоваться средствами обновления системы. В таком случае, необходимо сделать выгрузку корневых сертификатов на актуальной системе и перенести их на устаревший.

Получение актуальных сертификатов

Для начала, выгрузим сертификаты на компьютере с актуальной версией Windows (10) и подключением к сети Интернет.

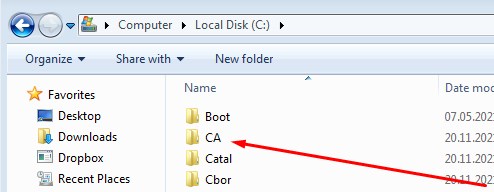

Создадим каталог, в который будет выгружен файл с корневыми сертификатами, например, C:\CA (папка CA на диске C).

Открываем командную строку от администратора и вводим команду:

certutil.exe -generateSSTFromWU C:\CA\roots.sst

* где C:\CA — каталог, который мы создали; roots.sst — файл, в который будут выгружены сертификаты.

** если мы получили ошибку Не удается найти указанный файл. 0x80070002, то необходимо убедиться, что каталог CA создан (в нашем примере в корне диска С).

*** необхоидимо убедиться, что каталог, в который мы сохраняем файл roots.sst чистый (в нем нет данного файла).

В папке C:\CA мы должны увидеть файл roots.sst.

Установка/обновление корневых сертификатов

Полученный на предыдущем этапе файл переносим на компьютер, где необходимо обновить доверенные корневые сертификаты, например, также в папку C:\CA. Скачиваем утилиту rootsupd и распаковываем ее в этот же каталог.

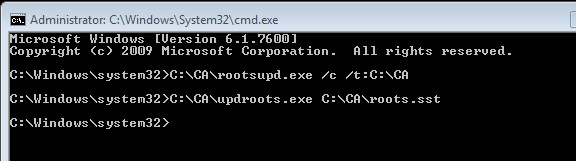

Открываем командную строку от администратора и вводим команду:

C:\CA\rootsupd.exe /c /t:C:\CA

* где C:\CA — папка, в которую мы перенесли корневые сертификаты.

В появившемся окне Roots Update:

… выбираем No, чтобы не переписывать наш файл roots.sst.

В папке C:\CA должны появится новые файлы, в том числе, утилита updroots. Вводим теперь команду:

C:\CA\updroots.exe C:\CA\roots.sst

Готово.

Возможные ошибки

Рассмотрим некоторые ошибки, с которыми можно столкнуться.

1. Ошибка 0x5

При вводе команды updroots мы можем получить ошибку:

Error: Save encoded certificate to store failed => 0x5 (5)

Failed

Причина: утилита вносит изменения в систему и ей необходимы права. Данная ошибка, как правило, возникает при нехватке привилегий.

Решение: даже, если мы работает под учетной записью, входящей в группу администраторов, необходимо запускать командную строку от администратора. Для этого можно найти в поиске командную консоль, кликнуть по ней правой кнопкой мыши и выбрать запуск от администратора.

2. Ошибка 0x80070002

При попытке выгрузить корневые сертификаты с помощью команды certutil.exe -generateSSTFromWU мы можем получить ошибку:

Не удается найти указанный файл. 0x80070002 (WIN32: 2 ERROR_FILE_NOT_FOUND) — C:\CA\roots.sst

CertUtil: -generateSSTFromWU команда НЕ ВЫПОЛНЕНА: 0x80070002 (WIN32: 2 ERROR_FILE_NOT_FOUND)

CertUtil: Не удается найти указанный файл.

Причина: мы пытаемся выгрузить данные в каталог, которого не существует.

Решение: в нашем примере выгрузка идет в папку C:\CA. Значит нужно убедиться в наличие данного каталога и, при необходимости, создать его.

На ОС Windows 7 — Windows 10 требуется время от времени обновлять корневые центры сертификации.

Замечание

Корневые сертификаты — опорные столбы для других, промежуточных сертификатов центров выпуска сертификатов, для удостоверяющих центров и в конечном итоге для сайтов. Без них цепочка доверия не работает и шифрование https не работает. В связи с тем, что необходимо обеспечивать безопасность, получать корневые сертификаты можно лишь из проверенных источников (нельзя загружать никакие файлы для сертификатов с Яндекс Диска, сторонних сайтов и т.п.).

1. Получение корневых сертификатов с сайта Windows Update

Для загрузки корневых сертификатов есть утилита certutil.exe, которую нужно запустить с ключом -generateSSTFromWU и именем выходного файла, например: c:\certs\roots.sst

certutil.exe -generateSSTFromWU c:\certs\roots.sstГде certs — каталог, который необходимо создать.

Описание всех ключей команды можно прочесть в файле spisok.txt:

- spisok-win1251.txt

- spisok-linux.txt

Описание ключа программы certutil.exe:

-generateSSTFromWU — Создание SST в Центре обновления Windows

Здесь SST — актуальные доверенные корневые центры сертификации в файле типа SST.

Источник: updating trusted root certificates in windows 10

Выполнение команды certutil.exe -generateSSTFromWU c:\certs\roots.sst занимает минуты 3-4:

2. Экспорт корневых сертификатов в файл p7b

Полученный SST-файл открывается двойным щелчком мыши.

В котором можно отсортировать сертификаты по сроку действия, выделать действующие сертификаты и нажать правую кнопку мыши — Экспорт.

2.1 Начало мастера экспорта сертификатов:

2.2 Выбор типа выходного файла. Я поставил точку против p7b — транспортный контейнер, в котором все сертификаты в одном файле (так называемый bundle).

2.3 Выбираем выходной каталог и имя файла с расширением p7b для экспорта

2.4 Продолжение работы мастера — кнопка «Далее»

2.5 Сообщение об успешном завершении экспорта: «Экспорт успешно завершен».

3. Импорт корневых сертификатов из файла p7b в систему

3.1 В Проводнике щелкнуть по получившемуся файлу p7b правой кнопкой мыши — «Импортировать»

Увеличил фрагмент экрана:

3.2 Начало мастера импорта сертификатов

Далее

3.3 Соглашаемся с автоматическим выбором хранилища — далее.

3.4 Последний шаг мастера импорта сертификатов в систему:

3.5 Сообщение о завершении импорта сертификатов в систему: «Импорт успешно завершен».

Корневые сертификаты обновлены.

Замечание: вместо способа с промежуточным p7b файлом, можно использовать оснастку сертификатов и напрямую импортировать файл SST:

Запустите MMC -> добавить оснастку -> сертификаты -> учетная запись компьютера> локальный компьютер.

Щелкните правой кнопкой мыши Доверенные корневые центры сертификации, Все задачи -> Импорт, найдите файл SST

(в типе файла выберите Microsoft Serialized Certificate Store — *.sst) -> Открыть

-> Поместить все сертификаты в следующее хранилище -> Доверенные корневые центры сертификации.

4. Загрузка и установка корневого сертификата Минцифры (Министерства цифрового развития, связи и массовых коммуникаций Российской Федерации)

4.1 Скачать сертификат с сайта

https://gosuslugi.ru/tls

4.2 Установить его таким же способом — правой кнопкой мыши — установить.

Для верности можно выбрать, куда импортировать — в раздел «Доверенные корневые центры».

5. Другие источники сертификатов — сайт Казначейства

Сайт Федерального Казначейства:

корневые сертификаты

6. Способ получения действующих и отозванных сертификатов в виде CAB-файлов

- Список действующих корневых сертификатов — http://ctldl.windowsupdate.com/ … authrootstl.cab

- Список отозванных корневых сертификатов — http://ctldl.windowsupdate.com/ … disallowedcertstl.cab

Распаковать файл при помощи архиватора 7ZIP (7zip.org), например, в папку C:\PS

Установка:

-

действующие корневые центры — импорт из файла

authroot.stlcertutil -enterprise -f -v -AddStore «Root» «C:\PS\authroot.stl»

-

отозванные корневые центры — импорт из файла

disallowedcert.stlcertutil -enterprise -f -v -AddStore disallowed «C:\PS\disallowedcert.stl»

Related publications

Всем доброго дня!

1-го октября 2021 года случилась одна незаметная, но очень важная вещь, а именно истек срок глобального корневого сертификата IdenTrust DST Root CA X3. И это сломало работу Интернета на сотнях тысяч устройств по всему миру. Устройств, которые работали на старых прошивках, операционных системах, и давным-давно не получали какие-либо обновления. Об этом подробнее тут — 1 октября сотни миллионов….

Каким образом это отражается на программе Shopuchet? А таким, что пользователи, которые работают на системе Windows 7 и старше, и которые отключили автоматическое обновление — не смогут более продлевать лицензию в программе Shopuchet. При попытке нажать на кнопку «Обновить» в меню «Справка — Лицензия», пользователь просто увидит ошибку «Ошибка соединения с сервером, проверьте Интернет» или длинный текст на английском, включающий такие слова и фразы как «The secure connection» или «TLS or certificate error».

Но, конечно же, проблема решаема, нужно просто обновить так называемые корневые сертификаты на компьютере пользователя. Процесс займет всего 5 минут, и состоит из нескольких шагов.

Пошаговая инструкция.

1) Скачайте архив с корневыми сертификатами ТУТ.

2) Распакуйте архив и поместите папку «CA» в корень диска С. Должно получится следующее.

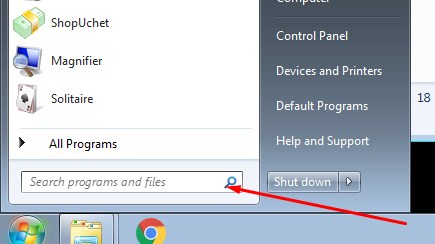

3) Нажимаете в нижнем правом углу кнопку «Пуск» и ставите курсор в поле поиска.

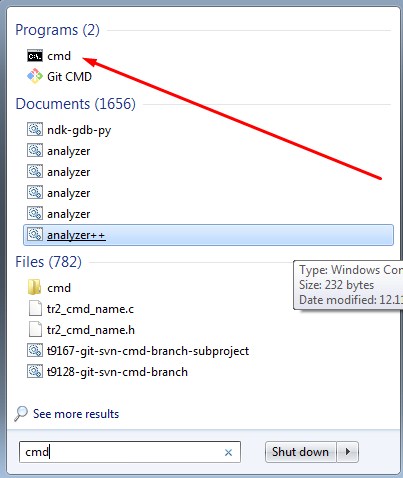

4) Вводите фразу «cmd». Система сразу Вам предложит варианты, нас интересует самый первый, там так и будет написано «cmd» — это командная строка Windows.

5) Щелкаете по «cmd» правой кнопкой мыши и в выпадающем меню выбираете «Запустить от администратора» («Ran as administrator» если у вас английская версия Windows). Откроется черное окно командной строки.

6) Возвращаемся в диск С и открываем нашу папку «CA», там будет файл «команды.txt». Откройте его и скопируйте все команды.

7) Перейдите в окно командной строки (черное окно), нажмите правой кнопкой мыши в любой ее черной области и выберите пункт «Вставить».

9) Далее Вы вернетесь в командную строку, где нужно будет нажать клавишу Enter. В конце у вас должно окно выглядеть следующим образом.

На этом процесс окончен. Перезапустите программу Shopuchet и обновите/активируйте лицензию.