Здравствуйте админ! На моём ноутбуке не загружается Windows 10. Статью на вашем сайте о восстановлении загрузчика читал, но она к сожалению мне не помогла, хотя испробовал все приведённые в ней способы. В комментариях к статье один пользователь посоветовал мне создать загрузчик Windows 10 заново, но подробностей не привёл. Скажите, как это можно сделать?

Привет друзья! Если ваша Windows 10 не загружается из-за проблем с файлами, ответственными за загрузку операционной системы, располагающимися на скрытом шифрованном (EFI) системном разделе FAT32 (размер 99 Мб), то можно удалить этот раздел и затем создать заново. В результате файлы загрузчика обновятся и вполне возможно такое решение приведёт к успешной загрузке Windows. Здесь не лишним будет заметить, что за загрузку Windows отвечают файлы конфигурации хранилища загрузки (BCD) в папке Boot и менеджер загрузки системы (файл bootmgr).

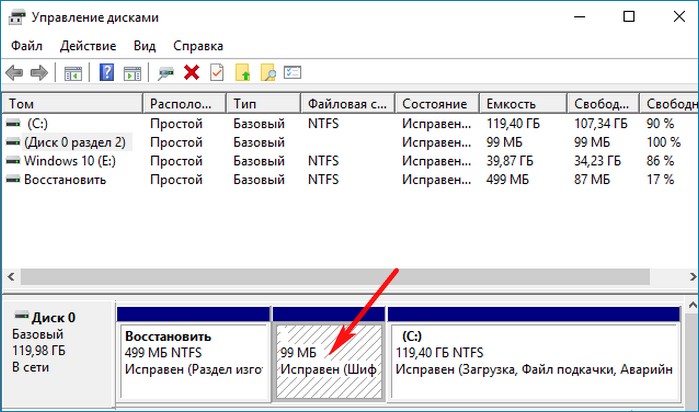

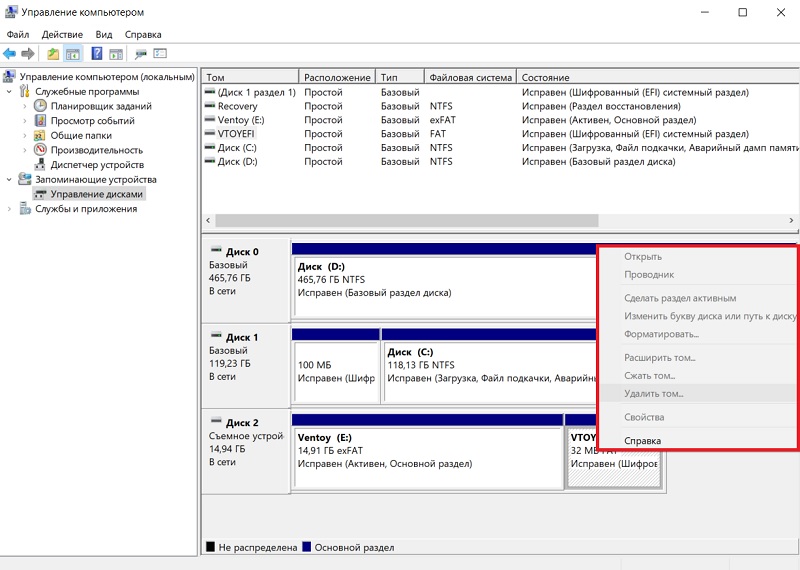

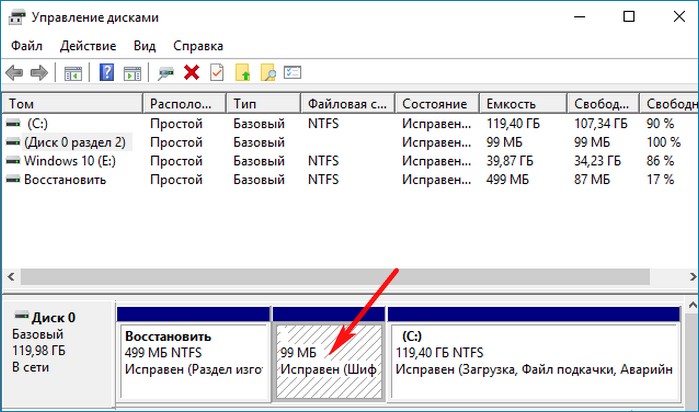

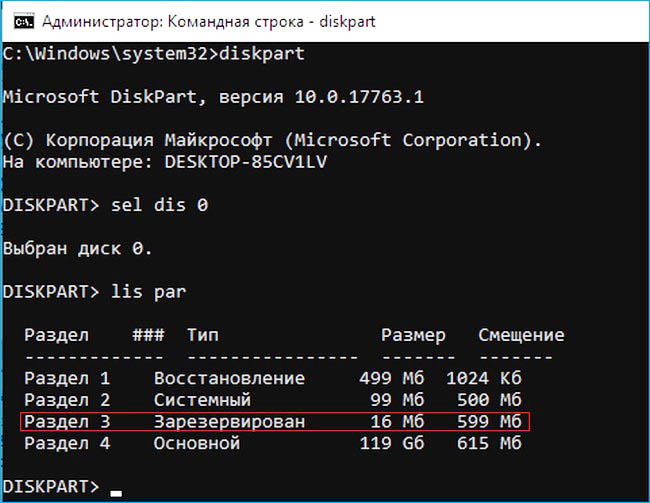

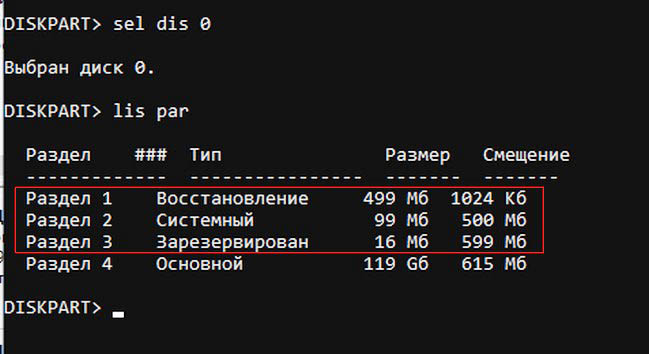

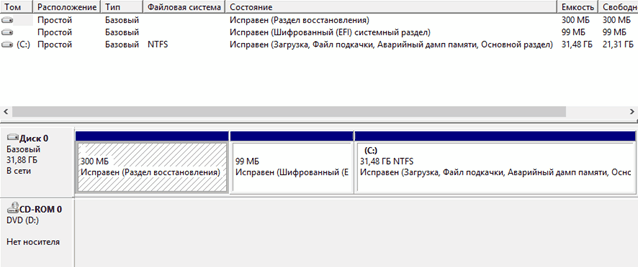

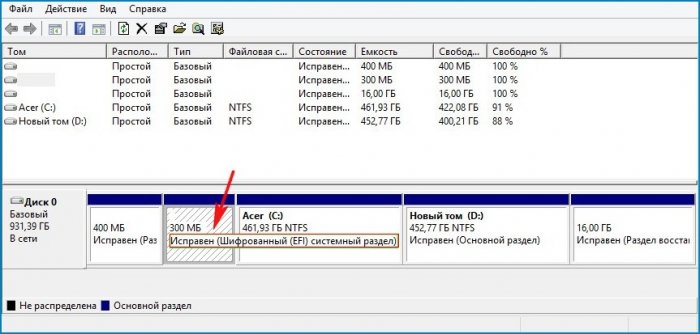

Шифрованный (EFI) системный раздел FAT32, размер 99 Мб, можно увидеть в «Управлении дисками» вашего компьютера. Нам также придётся удалить первый раздел со средой восстановления (499 Мб), так как после пересоздания загрузчика она перестанет функционировать (среду восстановления можно будет позже создать заново).

Ещё мы создадим заново не отображаемый в Управлении дисками служебный раздел MSR, обязателен для разметки GPT в системах UEFI (размер 16 Мб).

Итак, перед работой ещё раз уточним, какие именно разделы мы будем удалять и затем создавать заново:

1. Раздел (499 Мб) содержащий среду восстановления Windows 10 (от данного раздела можно избавиться и пользоваться при необходимости средой восстановления, находящейся на загрузочном носителе с Win 10).

2. Раздел (99 Мб), шифрованный (EFI) системный раздел, содержащий все файлы загрузчика Windows 10.

3. Служебный раздел MSR (Microsoft System Reserved) 16 Мб, обязательный для разметки дисков GPT.

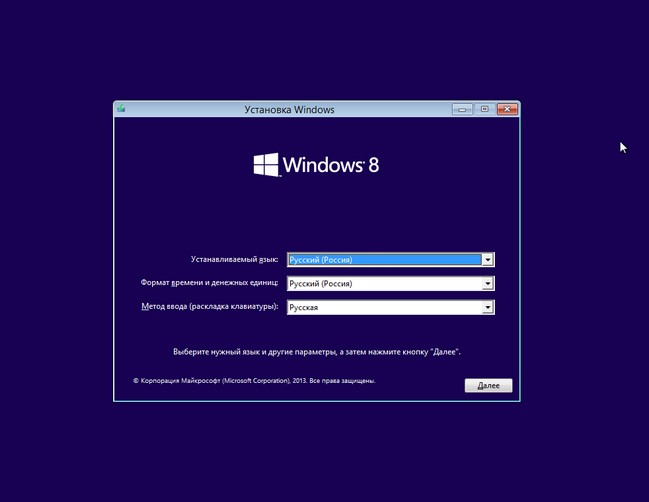

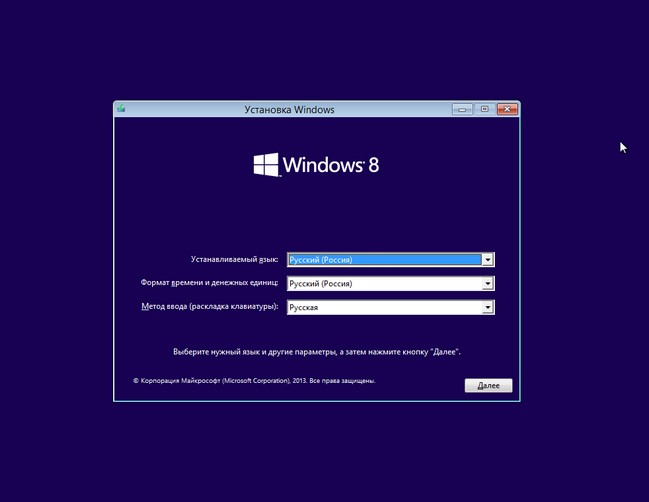

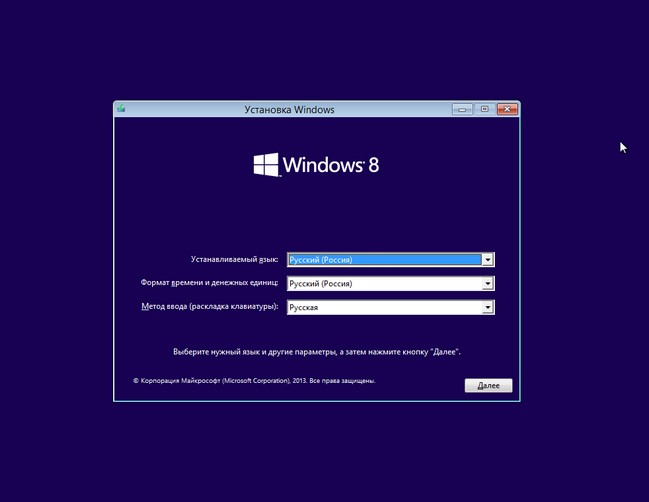

Загружаем ноутбук с загрузочной флешки с Windows 10 и в начальном окне установки системы жмём клавиатурное сочетание Shift + F10,

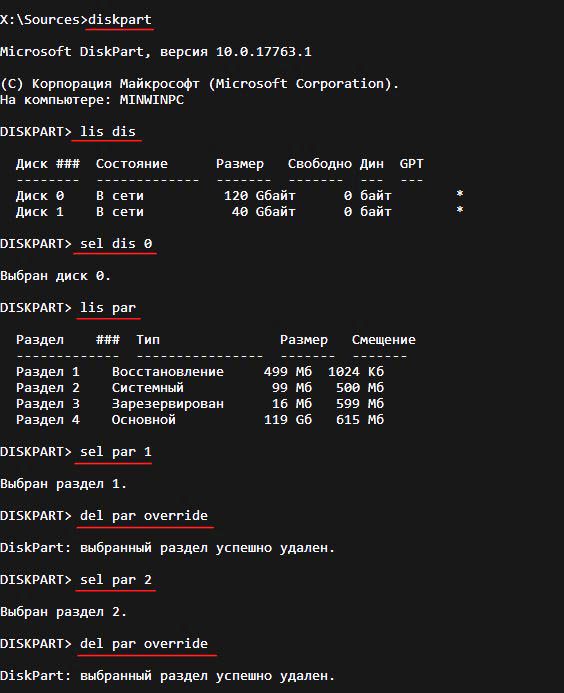

открывается окно командной строки, вводим команды:

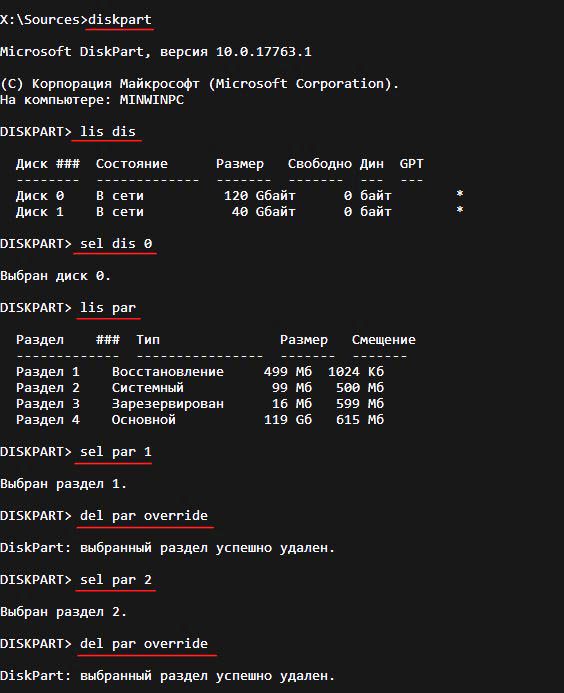

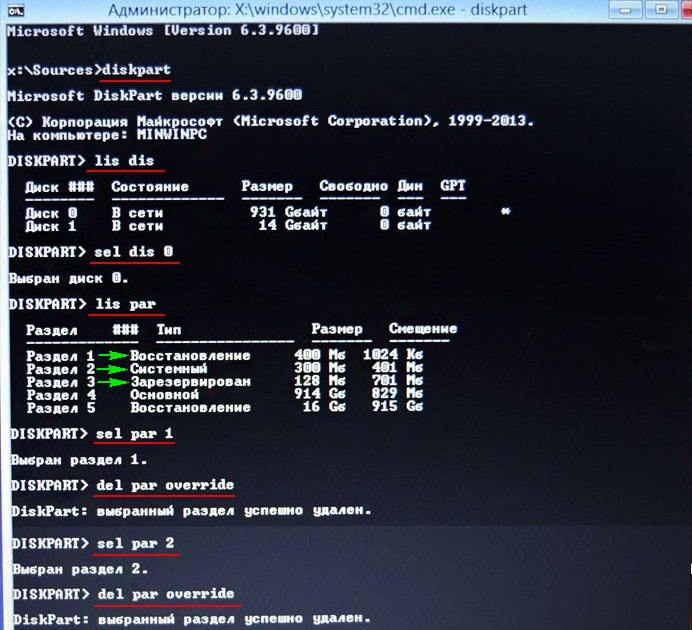

diskpart

lis dis (выводит список физических дисков).

sel dis 0 (выбираем жёсткий диск ноутбука 120 Гб).

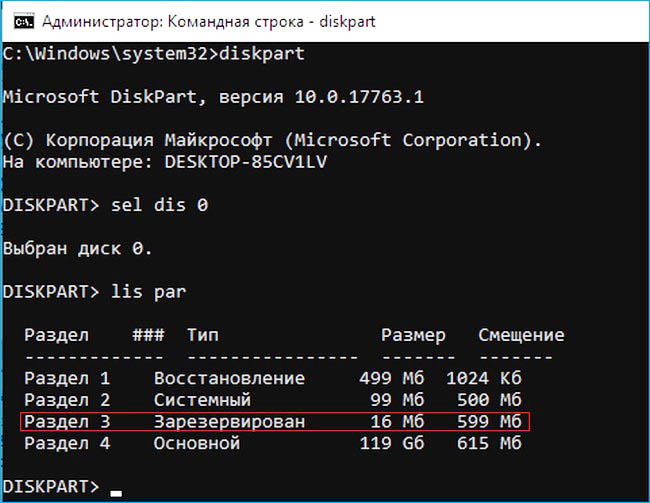

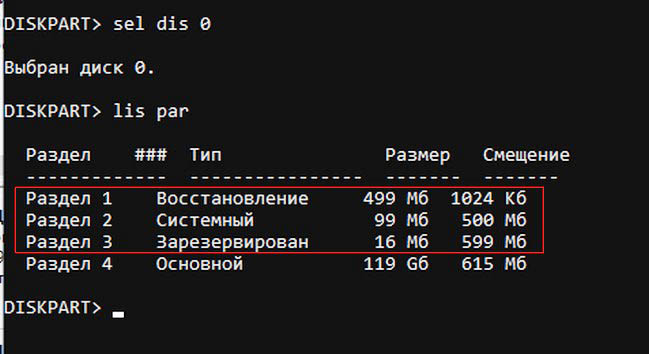

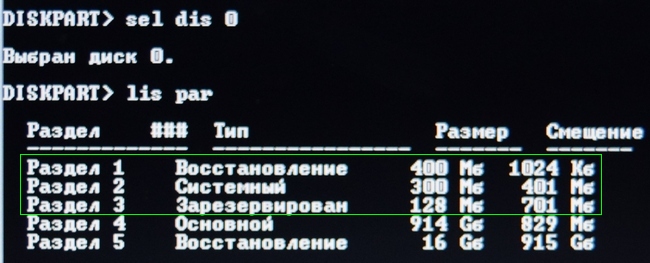

lis par (показ всех разделов выбранного диска, первые три раздела будем удалять).

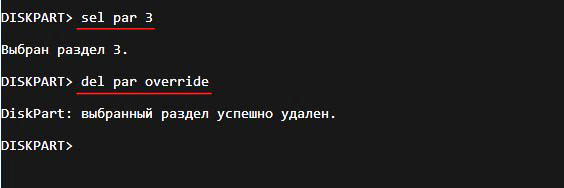

sel par 1 (выбираем первый раздел

del par override (удаляем раздел, для удаления раздела ESP и MSR или раздела OEM-изготовителя ноутбука, необходимо указать параметр override)

sel par 2

del par override

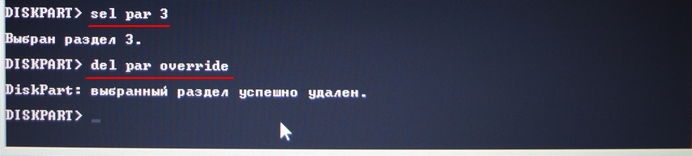

sel par 3

del par override

Всё, все три скрытых раздела мы удалили.

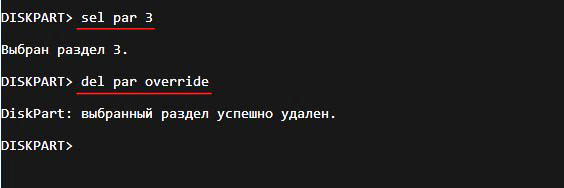

Вводим команды:

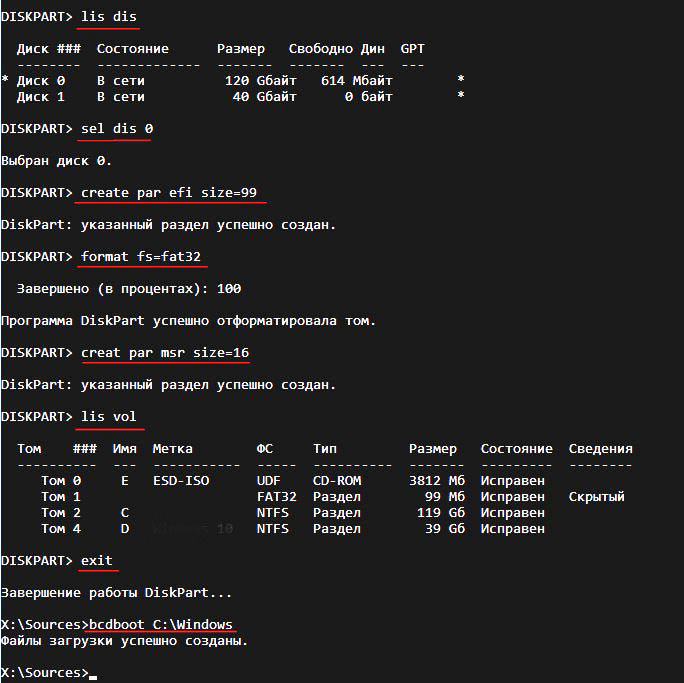

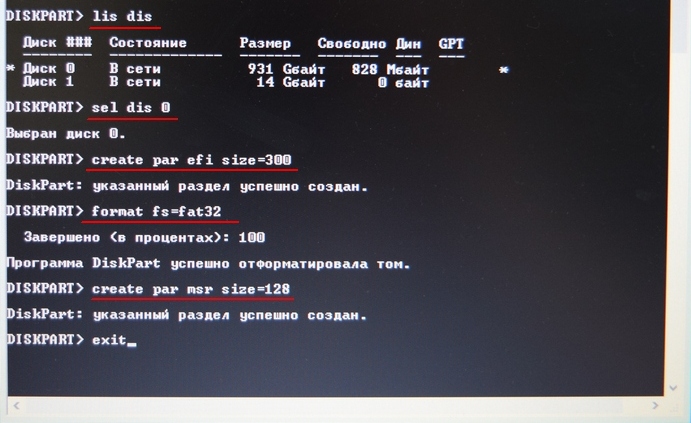

diskpart

lis dis (выводим список дисков).

sel dis 0 (выбираем жёсткий диск ноутбука).

create par efi size=99 (создаём шифрованный (EFI) системный раздел 99 Мб).

format fs=fat32 (форматируем его в файловую систему FAT32).

creat par msr size=16 (создаём раздел MSR 16 Мб)

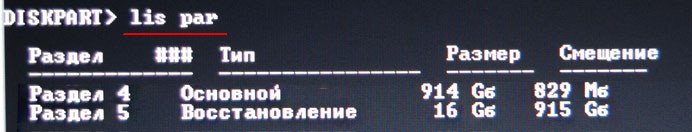

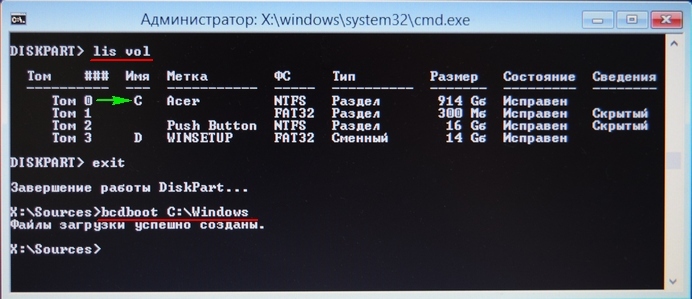

lis vol (выводятся все разделы жёсткого диска).

exit (выходим из diskpart)

Создаём загрузчик командой

bcdboot C:\Windows, так как буква диска операционной системы в среде восстановления (C:).

Файлы загрузки успешно созданы.

Перезагружаемся и Windows 10 должна загрузиться.

Как удалить шифрованный EFI раздел с USB флешки в Windows 10

Всем привет! Сегодня я расскажу о том, как можно удалить шифрованный EFI раздел с USB флешки в Windows 10 без установки и использования каких-то сторонних приложений, т.е. способ, который будет рассмотрен в данной статье, подразумевает использование стандартных инструментов операционной системы Windows.

Зачем удалять шифрованный EFI раздел с USB флешки

В одном из прошлых материалов я рассказывал о том, как создать мультизагрузочную USB флешку с помощью программы Ventoy. И в процессе создания такой мультизагрузочной флешки на самой флешке создается шифрованный EFI раздел, который используется для загрузки.

Данный раздел не отображается в интерфейсе операционной системы Windows, что на самом деле удобно, ведь создается впечатление, что мы пользуемся обычной флешкой, но при этом она загрузочная.

Однако в стандартной оснастке «Управление дисками» этот раздел не активен, т.е. мы с ним ничего не можем сделать, например, мы не можем отформатировать его или удалить, все пункты контекстного меню, связанные с действиями над этим разделом, просто не активны.

И таким образом, если мы захотим вернуть все как было, т.е. сделать флешку обычной, нам необходимо будет прибегать к помощи каких-то сторонних приложений, которые предназначены для работы с жёсткими дисками, ведь для того чтобы сделать такую мультизагрузочную флешку обычной, нужно удалить этот шифрованный EFI раздел с USB флешки, а как Вы уже поняли, стандартным компонентом «Управление дисками» мы это сделать не можем.

Как удалить шифрованный EFI раздел с флешки в Windows

В операционной системе Windows, кроме стандартного компонента «Управление дисками», существуют и стандартные консольные утилиты для работы с дисками, с помощью которых мы можем удалить даже шифрованный EFI раздел с USB флешки.

Поэтому нет никакой необходимости устанавливать и использовать сторонние приложения для работы с дисками, однако если у Вас уже установлена такая программа и есть опыт работы с ней, то Вы, конечно же, можете ее использовать.

Но в данной статье я расскажу о способе удаления EFI раздела с флешки, который подразумевает использование стандартной консольной утилиты DiskPart, тем более, что сделать это на самом деле достаточно просто.

DiskPart – интерпретатор команд для управления дисками и разделами компьютера в операционной системе Windows.

Примечание! Если на флешке есть нужные и важные для Вас данные, то перед началом всей процедуры их нужно сохранить (например скопировать на жесткий диск), так как процесс удаления EFI раздела таким способом подразумевает удаление всех разделов и, соответственно, всех данных с USB флешки.

Шаг 1 – Запускаем утилиту DiskPart

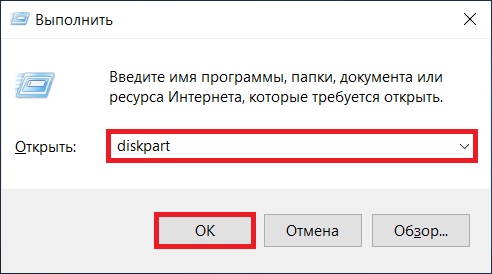

Для запуска утилиты DiskPart можно использовать диалоговое окно «Выполнить», чтобы запустить данное окно, нажимаем на клавиатуре сочетание клавиш «Win+ R».

После запуска вводим название утилиты, т.е. в нашем случае diskpart, и нажимаем «ОК».

Примечание! Для работы с данной утилитой требуются права администратора, поэтому если Вы работаете в системе от имени пользователя, то на данном этапе Вам необходимо будет ввести учетные данные администратора компьютера.

Шаг 2 – Вводим команды для удаления EFI раздела

В результате запустится программа, где нам необходимо ввести команды для удаления разделов с флешки.

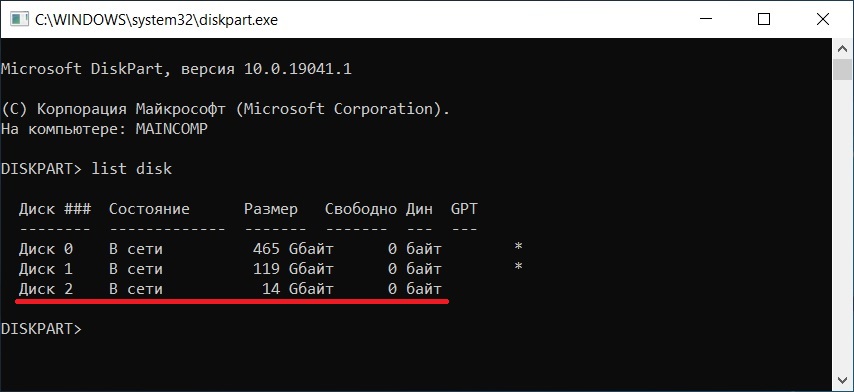

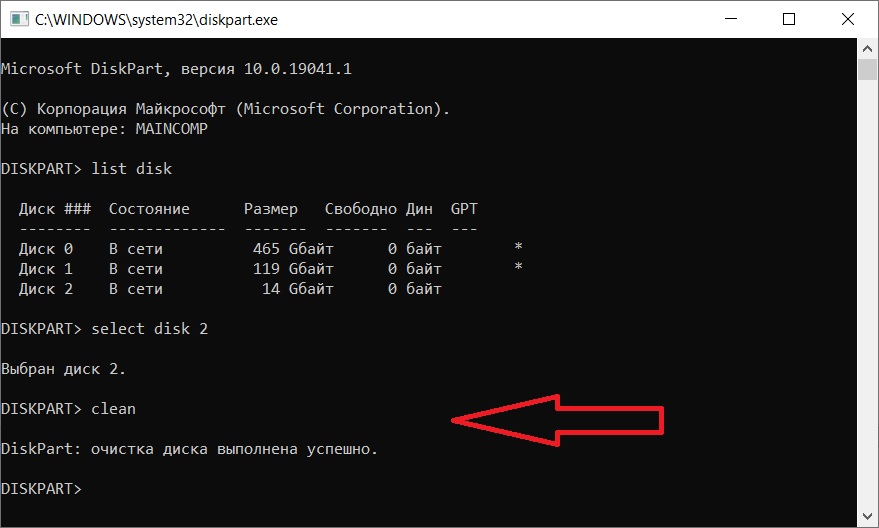

Сначала нам необходимо вывести список всех дисков, чтобы мы могли определить диск, с которым мы будем работать. Для этого вводим команду

В итоге мы получим список дисков, в моем случае их три (два диска и одна флешка).

Чтобы определить нужный нам диск, т.е. USB флешку, которую мы будем очищать, можно ориентироваться на размер разделов, ведь размер USB флешки определенно будет значительно меньше, чем размер основных дисков в системе, в моем случае флешка это Диск 2. Главное, не перепутайте с основными дисками, так как снова повторюсь, все данные с выбранного диска будут удалены.

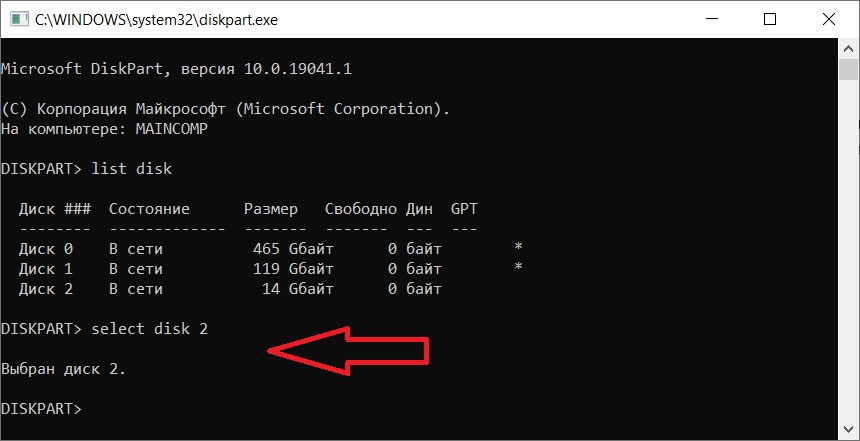

После того, как мы определили USB флешку, вводим следующую команду, где Вы вместо цифры 2 указываете номер Вашего диска.

Таким образом, мы выбираем диск, т.е. получаем нужный нам фокус, в контексте которого мы и будем выполнять все команды.

Затем вводим команду, которая удалит все разделы с данного диска.

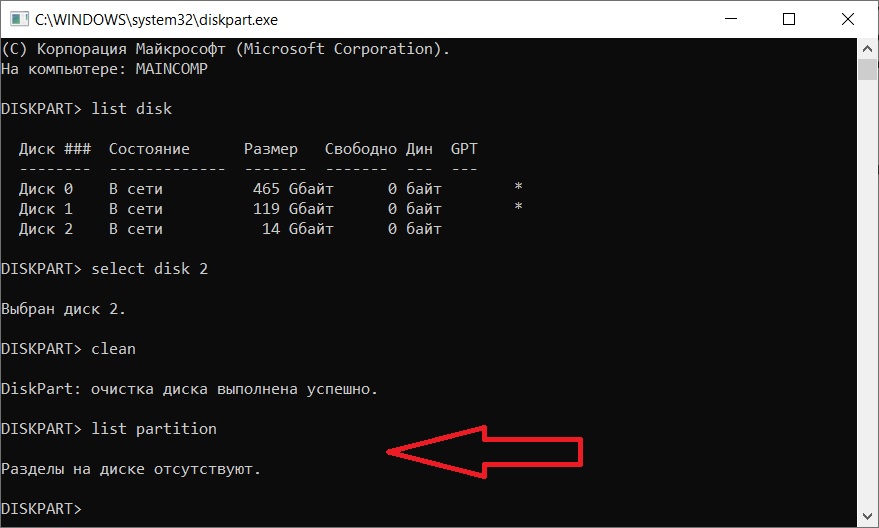

Для проверки того, что все разделы удалены, можем ввести команду

Как видим, все разделы удалены, и мы можем закрывать эту программу.

Данный способ подойдет и для удаления других скрытых разделов на USB флешке, так как в данном случае, как Вы понимаете, удаляются абсолютно все разделы с флешки.

Шаг 3 – Создаем новый раздел на флешке

После перечисленных выше действий все разделы и файловые системы с USB флешки будут удалены, т.е. образуется неразмеченное пространство, поэтому теперь нам необходимо создать новый раздел на этой флешке, а это можно сделать стандартными инструментами, например, в оснастке «Управление дисками».

Для этого щелкните правой кнопкой мыши по нераспределенной области (флешке) и нажмите «Создать простой том».

Затем следуйте указаниям мастера:

Видео-инструкция – Удаление шифрованного EFI раздела с USB флешки в Windows 10

На этом все, мы удалили шифрованный EFI раздел с USB флешки и теперь эта флешка не загрузочная, а обычная.

Источник

Содержание:

↑ Создание загрузчика Windows 10 заново. Удаляем шифрованный (EFI) системный раздел 99 Мб, а также раздел MSR 16 Мб и создаём их заново

Ещё мы создадим заново не отображаемый в Управлении дисками служебный раздел MSR, обязателен для разметки GPT в системах UEFI (размер 16 Мб).

Итак, перед работой ещё раз уточним, какие именно разделы мы б удем удалять и затем создавать заново:

1. Раздел (499 Мб) содержащий среду восстановления Windows 10 (от данного раздела можно избавиться и пользоваться при необходимости средой восстановления, находящейся на загрузочном носителе с Win 10).

2. Раздел (99 Мб), шифрованный (EFI) системный раздел, содержащий все файлы загрузчика Windows 10.

3. Служебный раздел MSR (Microsoft System Reserved) 16 Мб, обязательный для разметки дисков GPT.

Загружаем ноутбук с загрузочной флешки с Windows 10 и в начальном окне установки системы жмём клавиатурное сочетание Shift + F10,

открывается окно командной строки, вводим команды:

lis dis (выводит список физических дисков).

sel dis 0 (выбираем жёсткий диск ноутбука 120 Гб).

lis par (показ всех разделов выбранного диска, первые три раздела будем удалять).

sel par 1 (выбираем первый раздел

del par override (удаляем раздел, для удаления раздела ESP и MSR или раздела OEM-изготовителя ноутбука, необходимо указать параметр override)

Всё, все три скрытых раздела мы удалили.

↑ Создаём заново шифрованный (EFI) системный раздел 99 Мб, а также раздел MSR 16 Мб

Комментарии (67)

Рекламный блок

Подпишитесь на рассылку

Навигация

Облако тегов

Архив статей

Сейчас обсуждаем

Иван Иванович Кулюков

Большое спасибо за статью. Нашёл то, что искал. Интуитивно предполагал, что такой переходник должен

debryansk32

Не могу найти статью о создании мультизагрузочной флешки с несколькими образами операционных систем

Фёдор

Цитата: Мирослав Gigabyte GA-B85-HD3 Интересно сколько же этой плате лет. Почитал тут

Умалат Гаджимагомедов

Большинство людей покупают сверхэффективные видеокарты для редактирования, обработки, потоковой

Мирослав

Переформатировал в NTFS и запустил. Все тоже самое. Ничего не изменилось.

О проекте RemontCompa.ru

RemontCompa — сайт с огромнейшей базой материалов по работе с компьютером и операционной системой Windows. Наш проект создан в 2010 году, мы стояли у истоков современной истории Windows. У нас на сайте вы найдёте материалы по работе с Windows начиная с XP. Мы держим руку на пульсе событий в эволюции Windows, рассказываем о всех важных моментах в жизни операционной системы. Мы стабильно выпускаем мануалы по работе с Windows, делимся советами и секретами. Также у нас содержится множество материалов по аппаратной части работы с компьютером. И мы регулярно публикуем материалы о комплектации ПК, чтобы каждый смог сам собрать свой идеальный компьютер.

Наш сайт – прекрасная находка для тех, кто хочет основательно разобраться в компьютере и Windows, повысить свой уровень пользователя до опытного или профи.

Источник

Структура разделов GPT в Windows 8

В процессе движения в сторону изучения структуры разделов GPT в Windows 8, в какой-то момент наметилась необходимость детально рассмотреть принципы формирования структуры разделов на физическом носителе. Хочется понять, как формируется структура разделов GPT в Windows 8, какие именно разделы создает операционная система на этапе инсталляции, как она их размещает на пространстве физического носителя (диска), какие данные ОС хранит в тех или иных разделах, каким образом она использует разделы в процессе работы? Эти, а так же некоторые другие вопросы и призвана осветить (я на это в какой-то мере надеюсь) данная статья.

С чего же нам начать? С выбора платформы. Поскольку я не имел под рукой, на момент написания материала, никакого дополнительного аппаратного обеспечения, то и решил остановить свой выбор на виртуальной среде. Для полноты эксперимента, было бы корректно выбрать новую модель какого-нибудь ноутбука, по той лишь причине, что производители подобных устройств часто дополнительно размещают на носителях разделы, содержащие образы для восстановления ОС. Очевидный плюс данного подхода в том что мы имеем дополнительный раздел со специфическим ПО от производителя, которое необходимо для восстановления ОС в «исходное» состояние. Но, поскольку у меня и этой возможности не представилось, то я просто решил выполнить новую, «чистую» инсталляцию Windows 8 на имевшуюся в наличии виртуальную машину. Быть может, в будущем удастся дописать в эту статью недостающую информацию.

Изначально я хотел найти диск объемом более 2Тб, с целью проверить некоторые мои предположения, но, к сожалению, мне не удалось найди подобный носитель, а делать программную эмуляцию столь большого объема в VMWare не было ни малейшего желания.

Эксперимент будет производиться на следующей конфигурации:

В этой оснастке мы наблюдаем три раздела, которые были созданы на этапе инсталляции Windows.

Однако, имея некоторый опыт общения с продуктами MS, не будем делать скоропалительных выводов ни о количестве, ни о содержимом разделов.

Для подтверждения структуры разделов GPT в Windows 8 нам потребуется дополнительная проверка. Попробуем перепроверить и подтвердить полученную информацию с помощью утилиты diskpart:

Источник

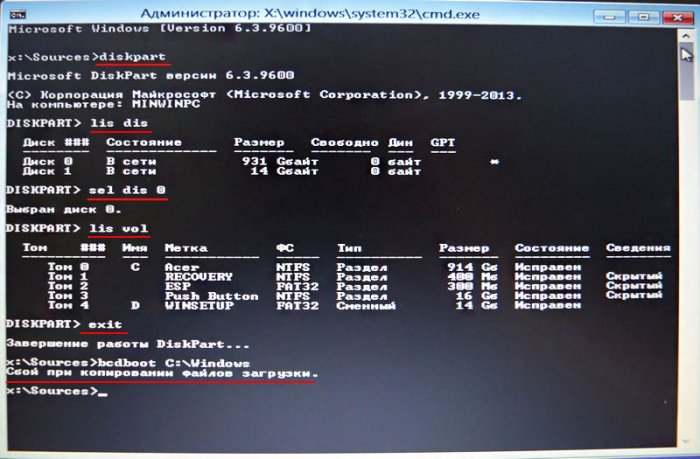

Восстановление загрузчика Windows 8.1. Удаляем шифрованный (EFI) системный раздел 300 Мб, а также раздел MSR 128 Мб и создаём их заново

открывается окно командной строки, вводим команды:

lis dis (выводит список физических дисков).

lis par (показ всех разделов выбранного диска, первые три раздела будем удалять).

sel par 1 (выбираем первый раздел

del par override (удаляем раздел, для удаления раздела ESP и MSR или раздела OEM-изготовителя ноутбука, необходимо указать параметр override)

Всё, все три скрытых раздела мы удалили.

Создаём заново шифрованный (EFI) системный раздел 300 Мб, а также раздел MSR 128 Мб

lis dis (выводим список дисков).

sel dis 0 (выбираем жёсткий диск ноутбука).

create par efi size=300 (создаём шифрованный (EFI) системный раздел 300 Мб).

format fs=fat32 (форматируем его в файловую систему FAT32).

creat par msr size=128 (создаём раздел MSR 128 Мб)

lis vol (выводятся все разделы жёсткого диска).

exit (выходим из diskpart)

Создаём загрузчик командой

Файлы загрузки успешно созданы.

Всё, перезагружаемся и Windows 8.1 должна загрузиться.

Читаем по этой теме:

Комментарии (54)

Рекламный блок

Подпишитесь на рассылку

Навигация

Облако тегов

Архив статей

Сейчас обсуждаем

Иван Иванович Кулюков

Большое спасибо за статью. Нашёл то, что искал. Интуитивно предполагал, что такой переходник должен

debryansk32

Не могу найти статью о создании мультизагрузочной флешки с несколькими образами операционных систем

Фёдор

Цитата: Мирослав Gigabyte GA-B85-HD3 Интересно сколько же этой плате лет. Почитал тут

Умалат Гаджимагомедов

Большинство людей покупают сверхэффективные видеокарты для редактирования, обработки, потоковой

Мирослав

Переформатировал в NTFS и запустил. Все тоже самое. Ничего не изменилось.

О проекте RemontCompa.ru

RemontCompa — сайт с огромнейшей базой материалов по работе с компьютером и операционной системой Windows. Наш проект создан в 2010 году, мы стояли у истоков современной истории Windows. У нас на сайте вы найдёте материалы по работе с Windows начиная с XP. Мы держим руку на пульсе событий в эволюции Windows, рассказываем о всех важных моментах в жизни операционной системы. Мы стабильно выпускаем мануалы по работе с Windows, делимся советами и секретами. Также у нас содержится множество материалов по аппаратной части работы с компьютером. И мы регулярно публикуем материалы о комплектации ПК, чтобы каждый смог сам собрать свой идеальный компьютер.

Наш сайт – прекрасная находка для тех, кто хочет основательно разобраться в компьютере и Windows, повысить свой уровень пользователя до опытного или профи.

Источник

Шифрованный efi системный для чего нужен

Нашел способ как переместить Windows boot manager с одного диска на другой на диск C:\.

Способ нашел еще вчера, но лень было заниматься этим, вот сейчас все сделал и описываю как можно это быстро и безболезненно сделать.

Первый способ: У меня он не сработал, подробно описывать не буду.

Суть в следующем. Нужно создать диск восстановления. Далее физически отключить диск, на котором находится Windows boot manager.

После этого нужно загрузиться с диска восстановления и сделать проверку загрузки системы и его восстановление.

Примечание : В новых матплатах есть возможность отключения разъемов через UEFI BIOS. Windows при этом не видит диски, подключенные к этому разъему, так как он отключен.

Помогает, если у вас компьютер находится в гарантийном обслуживании и корпус запечатан.

Второй способ: Именно этот способ у меня сработал, быстрый и безболезненный.

Для начала вам нужно скачать маленький файл и распаковать его в корень диска C:\.

Скачать файл: bootsect.zip

Далее рекомендуется сделать диск C:\ активным, для этого надо сделать следующее.

Нажимаете ПКМ на Мой компьютер > Управление > Управление дисками (предпоследний пункт слева)

Нажимаете ПКМ на диске C:\ и выбираете «Сделать раздел активным».

Примечание : Если у вас GUID диск, то сделать активным раздел не получится, но метод все равно сработает.

Открываем Консоль от имени Администратора и вводим следующие команды:

После, вводим команду, для проверки BCD:

Примечание : расположение файла BCD приведено для Windows 7, оно может различаться на разных системах(Win 7, 8, 10) и так же может зависеть от вашего BIOS (UEFI или обычный BIOS).

К примеру на Windows 10, UEFI BIOS путь будет следующим: C:\EFI\Microsoft\Boot\bcd

После выполнения данной команды, вам нужно будет проверить следующие параметры:

Если все верно, то больше ничего не нужно делать, закрываете консоль и перезагружаетесь.

Обычно все верно, но если что то отличается, то выполните одно из следующих команд, которое вам нужно:

Примечание : Путь C:\boot\bcd у вас может отличаться, для Windows 10 UEFI BIOS он следующий: C:\EFI\Microsoft\Boot\bcd

После, снова проверьте BCD и если все верно, перезагружайте систему.

Готово! раздел в 100 МБ на втором диске можно удалить.

Рекомендация от меня: После всех операций, я бы рекомендовал вам сделать следующее:

Внимание! Данная операция сотрет все данные с вашего диска, так что если там есть важные файлы, лучше их сохранить куда нибудь в другое место.

Открываем Консоль от имени Администратора и вводим следующие команды последовательно:

После данной операции нужно будет инициализировать диск.

Для этого заходим в «Управление дисками», вначале написал как туда можно попасть.

Если система сама не предложит инициализировать диск, то нажимаете ПКМ на названии диска и выбираете «Инициализировать диск».

В окне инициализации выбираете тип диска: MBR или GPT (GUID) и нажимаете Ok.

Теперь нажимаете ПКМ на диске и выбираете «Создать простой том».

Несколько раз нажимаете кнопку Далее ничего не меняя, в конце нажимаете Готово и все, диск готов к работе.

PS. Данный способ не применим к Windows XP.

Путь для файла BCD на разных системах может отличаться.

Вся операция займет около 10-и минут. Текста написал много, хотел описать в подробностях.

Источник

На чтение2 мин

Опубликовано

Обновлено

Шифрованный EFI системный Windows 10 – это защищенная система загрузки, которая обеспечивает безопасность и целостность операционной системы и данных пользователя. EFI (Extensible Firmware Interface) – это стандартный интерфейс между операционной системой и компьютерной аппаратурой, который используется для запуска операционной системы. Шифрование EFI предоставляет дополнительный уровень безопасности, защищая загрузочную фазу компьютера от вредоносных программ и несанкционированного доступа.

Для настройки шифрованного EFI системного Windows 10 необходимо выполнить несколько шагов. Во-первых, убедитесь, что ваш компьютер поддерживает EFI и совместим с системным Windows 10. Затем установите операционную систему на защищенный том, который поддерживает шифрование EFI. Во время установки следуйте инструкциям по настройке шифрования и выберите параметры, соответствующие вашим потребностям и предпочтениям.

После установки шифрованного EFI системного Windows 10 вы должны настроить пароль для защиты системы от несанкционированного доступа. Рекомендуется использовать надежные пароли, состоящие из комбинации строчных и заглавных букв, цифр и специальных символов. Также важно регулярно обновлять пароль для максимальной безопасности.

Настройка шифрованного EFI системного Windows 10 также включает в себя установку обновлений операционной системы и защитного программного обеспечения. Регулярные обновления помогут обеспечить защиту от новых угроз и уязвимостей. Кроме того, установка и использование антивирусного программного обеспечения помогут защитить вашу систему от вредоносных программ и других угроз.

Шифрованный EFI системный Windows 10 – это мощный инструмент для обеспечения безопасности компьютера и данных пользователя. Настраивая шифрование EFI, вы можете быть уверены в безопасности своей операционной системы от вредоносных программ и несанкционированного доступа. Помните о важности регулярного обновления пароля и системы, а также использования антивирусного программного обеспечения для максимальной защиты.

Шифрованный EFI

Для настройки шифрованного EFI в Windows 10 необходимо выполнить следующие шаги:

- Установите актуальную версию операционной системы Windows 10 на ваш компьютер.

- Включите функцию BitLocker, которая является инструментом шифрования дискового пространства. Для этого откройте «Конфигурацию Windows» и перейдите в раздел «Обновление и безопасность». Затем выберите «Шифрование диска» и включите BitLocker для системного диска.

- Настройте пароль для доступа к зашифрованной системе. При включении компьютера вы будете запрашивать этот пароль.

- Настройте свойства шифрования и обеспечьте безопасность вашей системы. Убедитесь, что дополнительные методы аутентификации, такие как флеш-накопители или смарт-карты, настроены и активированы.

- Регулярно обновляйте вашу систему и устанавливайте все доступные обновления безопасности, чтобы обеспечить защиту от известных уязвимостей.

Настройка шифрованного EFI позволяет существенно повысить уровень безопасности вашей системы Windows 10. Следуя указанным выше шагам, вы можете защитить свои данные от несанкционированного доступа и обеспечить безопасность работы вашего компьютера.

Как известно, удалить из ОС Windows какой-либо раздел можно через «Управление дисками». Однако шифрованный EFI системный раздел удалить подобным образом не получится. Рассказываю, что собой представляет шифрованный EFI системный, как удалить его и зачем вообще это может потребоваться.

Содержание статьи

- Что собой представляет системный раздел EFI

- Зачем удалять шифрованный EFI раздел с USB-флешки

- Как удалить шифрованный EFI раздел с флешки в Windows

- Этап 1: запуск внутренней системной утилиты DiskPart

- Этап 2: ввод команды для удаления EFI раздела

- Этап 3: создание нового раздела на флешке

- Комментарии пользователей

Перед рассмотрением вопроса о том, как удалить шифрованный EFI системный раздел, сначала разумно разобраться, что он собой вообще представляет.

Шифрованный EFI системный раздел (сокращенно ESP) – раздел на устройстве хранения данный, применяющийся для осуществления системного взаимодействия с компьютерами, имеющими поддержку технологии UEFI.

Важно! При включении ПК UEFI осуществляет загрузку ряда системных компонентов (файлов), находящихся в ESP. Они требуются для корректного запуска как самой операционной системы Windows, так и утилит, функционирующих по указанной технологии.

Шифрованный EFI системный раздел создается автоматически при установке операционной системы Windows. Весит данный файл от 100 до 200 Мб.

Зачем удалять шифрованный EFI раздел с USB-флешки

Шифрованный EFI системный не отображается в интерфейсе ОС. Создается он в ситуации, когда USB-накопитель используется в качестве загрузочной флешки. Таким образом, удалить шифрованный EFI системный может потребоваться в случае, когда хочется, чтобы флешка вновь стала обычной.

Зайдя в «Управление дисками», пользователь обнаружит, что функция «Удалить том» отображается серым цветом, то есть, является неактивной. Следовательно, для удаления раздела требуется использовать другие методы.

Важно! У неопытных пользователей ОС иногда возникает вопрос о том, как удалить шифрованный EFI системный на SSD диске или HDD, а также можно ли вообще делать это. Ответ таков: нельзя, поскольку в этом случае ОС не сможет осуществлять работу.

Как удалить шифрованный EFI раздел с флешки в Windows

Шифрованный EFI системный раздел может быть удален посредством применения внутренних инструментов операционной системы Windows. Это значит, что для реализации задуманного не потребуется дополнительно устанавливать на компьютер какие-либо сторонние утилиты. Процесс удаления шифрованного EFI системного раздела осуществляется в 3 этапа. Каждый из них в подробностях изложен ниже.

Этап 1: запуск внутренней системной утилиты DiskPart

Первое, что требуется сделать для удаления шифрованного EFI системного раздела с USB-накопителя – воспользоваться интерпретатором команд для управления дисками и разделами ПК DiskPart.

Важно! Если на USB-накопителе имеются какие-либо важные данные, то следует их сохранить путем переноса в другое хранилище. Например, можно скопировать файлы на жесткий диск компьютера.

Дело в том, что удаление шифрованного EFI системного раздела подразумевает ликвидацию абсолютно всех информации с накопителя. Это значит, что все несохраненные файлы будут безвозвратно утрачены.

Запуск DiskPart осуществляется через окно «Выполнить». Запускается окно посредством одновременного нажатия клавиш «Win» и «R». Требуется вписать в интерактивное поле «diskpart», после чего кликнуть по кнопке «ОК».

Важно! Чтобы стало возможным взаимодействие с утилитой DiskPart, требуется осуществлять ее запуск с правами администратора. Это значит, что, если человек в текущий момент времени работает в системе от имени пользователя, ему требуется ввести учетные данные от имени администратора.

Этап 2: ввод команды для удаления EFI раздела

Второй этап удаления шифрованного EFI системного раздела с USB-накопителя – ввод соответствующей команды. Когда программа запустилась, можно приступить к работе.

Для начала следует вывести список всех дисков, чтобы получить возможность точно определить, с каким именно в ближайшее время предстоит взаимодействовать. Для этого требуется ввести команду «list disk», после чего нажать на клавишу «Enter». На экран будет выведена вся необходимая информация.

Важно! Первостепенное значение при работе с командной строкой имеет правильный ввод запросов (команд) с соблюдением всех пробелов в нужных местах. Чтобы не ошибиться, рекомендуется просто последовательно копировать их из статьи.

Для того, чтобы среди представленных накопителей найти именно флешку, рекомендуется обращать внимание именно на размер разделов. Очевидно, что размер USB-накопителя будет существенно меньше, не SSD или HDD дисков. На скриншоте ниже флешка фигурирует под именем «Диск 2».

Внимание! Ни в коем случае нельзя перепутать накопитель! В противном случае дальнейшие действия по удалению шифрованного EFI системного раздела приведут к удалению всех файлов. Операционная система может перестать функционировать.

Когда нужный накопитель найден, дальнейшие действия будут таковы:

- Нужно ввести команду «select disk 2» так, как это указано на скриншоте ниже (вместо Диска 2 указывается номер нужного диска). Данное действие позволит выбрать диск – получить требуется фокус, в контексте которого будут реализованы все дальнейшие команды.

- Далее требуется прописать следующую команду – «clean». Затем нажать «Enter».

- Чтобы удостовериться в том, что было произведено удаление всех разделов, можно в строке дополнительно прописать команду «list partition», после чего подтвердить действие, нажав на «Enter».

Как видно на скриншоте, удаление разделов было произведено успешно. Об этом свидетельствует соответствующая надпись – «Разделы на диске отсутствуют». Теперь можно смело закрывать программу.

Для информации! Описанный выше способ позволяет удалять и любые другие разделы, поскольку накопитель очищается полностью – никакой информации на нем не остается.

Этап 3: создание нового раздела на флешке

Поскольку было произведено удаление не только шифрованного EFI системного раздела, но и вообще всех, на USB-накопителе образуется неразмеченное пространство. Это значит, что флешку использовать не получится – новые данные не смогут на нее записаться.

Требуется самостоятельно создать на накопителе новый раздел. Сделать это можно, воспользовавшись стандартным инструментарием операционной системы Windows – через меню «Управление дисками».

Необходимо кликнуть правой кнопкой мыши по нераспределенной области на накопителе, после чего выбрать пункт «Создать простой том». После этого необходимо лишь последовательно выполнять указания мастера:

- Откроется окно приветствия. Следует ознакомиться с информацией, после чего нажать «Далее».

- Затем предстоит выбрать размер создаваемого тома. Следует оставить его по умолчанию, после чего кликнуть по «Далее».

- Можно изменить «Назначение буквы диска или пути», после чего нажать «Далее».

- Выбирается файловая система. Разумнее всего указать NTFC, задав метку «MyUSB». Для продолжения процесса следует кликнуть «Далее».

- Откроется окно с указанными ранее параметрами раздела. Нужно внимательно все проверить и, если данные введены верно, кликнуть «Готово».

В редких случаях описанный способ удаления шифрованного EFI системного раздела может не работать ввиду наличия на ПК вирусных программ. Поэтому перед выполнением инструкций рекомендуется выполнить сканирование системы на наличие вирусов. Наиболее надежными антивирусами принято считать Kaspersky (скачать с официального сайта) и Avast (скачать с официального сайта).

Теперь вопросов о том, как удалить шифрованный EFI системный на флешке, возникать не должно. Шифрованный EFI системный раздел может быть удален любым из способов, представленных в статье. Нужно лишь четко следовать инструкциям и рекомендациям.

Видео по теме:

Шифрованный EFI (Extensible Firmware Interface) системный раздел в Windows 10 обеспечивает защиту данных на уровне системы. Это решение предназначено для предотвращения несанкционированного доступа к загрузочным компонентам вашей операционной системы.

Используйте шифрование для повышения безопасности вашего компьютера. Активировав эту функцию, вы устанавливаете дополнительные барьеры для злоумышленников, поскольку шифрованный EFI системный раздел требует аутентификации на этапе загрузки. Это значит, что даже если кто-то попытается получить доступ к устройству, они не смогут загрузить систему без правильных учетных данных.

Обратите внимание на установку BitLocker, чтобы внедрить шифрование EFI. Этот инструмент не только защищает данные на дисках, но и непосредственно взаимодействует с системным разделом. Если вы заинтересованы в повышении уровня безопасности системы, убедитесь, что шифрование EFI включено на вашем устройстве.

Настройка шифрования не займет много времени, однако даст уверенность в том, что ваши данные и система находятся под надежной защитой. Для пользователей, ценящих безопасность, шифрованный EFI системный раздел в Windows 10 станет отличным решением.

Шифрованный EFI системный в Windows 10 обеспечивает защиту данных на уровне загрузки. Для активации этой функции воспользуйтесь встроенными средствами BitLocker. Это позволяет шифровать весь системный раздел, в том числе и раздел EFI.

Чтобы включить шифрование, откройте Панель управления, перейдите в раздел Система и безопасность и выберите Шифрование диска BitLocker. Убедитесь, что TPM (Trusted Platform Module) включен в BIOS вашего устройства. Если TPM настроен, активируйте BitLocker для системного диска. Процесс шифрования может занять некоторое время, поэтому обеспечьте стабильное питание вашего устройства.

После активации шифрования создайте резервные копии ключа восстановления. Этот ключ необходим для доступа к данным в случае возникновения проблем с шифрованием. Сохраните его на внешнем носителе или в облаке для безопасного хранения.

Регулярно проверяйте состояние шифрования в меню BitLocker. Это поможет избежать возможных проблем и убедиться в целостности данных. В случае необходимости можно отключить шифрование, но учтите, что это возрастает риски несанкционированного доступа.

Помните, что шифрование EFI системного раздела играет важную роль в обеспечении безопасности ваших данных и всей системы. Заведите привычку регулярно обновлять пароли и следить за состоянием системы для минимизации рисков.

Что такое шифрованный EFI системный в Windows 10?

Чтобы включить шифрование в Windows 10, необходимо использовать BitLocker, который активируется через панель управления. BitLocker защищает ваш системный раздел, включая EFI, требуя аутентификацию при загрузке. Это может быть выполнено с помощью пароля или специального ключа на USB-накопителе.

При использовании шифрования EFI системного важно помнить о резервном копировании ключа восстановления, так как его потеря может привести к невозможности доступа к операционной системе. Чтобы создать резервную копию, следуйте инструкциям в мастере настройки BitLocker.

Эта мера безопасности особенно полезна для устройств, которые могут быть украдены или потеряны, так как шифрованные данные останутся недоступными для злоумышленников. При этом шифрование неощутимо влияет на производительность устройства, сохраняя комфорт в работе.

Следите за обновлениями системы для получения новейших функций безопасности и улучшений. Шифрование данных с помощью EFI гарантирует надежную защиту вашей информации в Windows 10.

Как активировать шифрование EFI в Windows 10?

Чтобы активировать шифрование EFI в Windows 10, откройте меню «Пуск» и введите «cmd». Запустите командную строку от имени администратора.

Введите команду manage-bde -on C: и нажмите Enter. Это начнет процесс шифрования системного диска. Убедитесь, что у вас есть резервная копия всех важных данных, прежде чем приступить к этому шагу.

Вас попросят настроить параметры восстановления. Создайте ключ восстановления и сохраните его в безопасном месте. Это важно для доступа к данным в случае ошибок.

Для контроля процесса шифрования используйте команду manage-bde -status. Она покажет состояние шифрования диска. Процесс может занять некоторое время в зависимости от объема данных.

При завершении процесса шифрования перезагрузите компьютер. Убедитесь, что система загружается корректно. Теперь шифрование EFI активно, и ваши данные защищены.

Преимущества использования шифрованного EFI системного

Шифрование EFI системного раздела предоставляет несколько значительных преимуществ для пользователей Windows 10.

- Повышенная безопасность: Шифрование защищает данные от несанкционированного доступа. Даже если злоумышленник получит физический доступ к вашему устройству, он не сможет прочитать или изменить информацию без ключа шифрования.

- Защита конфиденциальности: Чувствительная информация, такая как пароли и личные файлы, находится под надежной защитой. Это снижает риск утечек данных и кражи личной информации.

- Защита целостности системы: Шифрованный EFI предотвращает загрузку вредоносных программ и вирусов, так как необходимо подтвердить подлинность прошивки перед ее запуском. Это помогает поддерживать стабильность и безопасность операционной системы.

- Поддержка TPM: Совместимость с модулем Trusted Platform Module (TPM) обеспечивает дополнительный уровень защиты. TPM сохраняет криптографические ключи, используемые для шифрования, что делает систему более защищенной от атак.

- Простота использования: Пользователи могут без труда управлять шифрованием через интерфейс Windows. Стандартные утилиты позволяют настраивать параметры без необходимости в сложной конфигурации.

- Необходимость в формате UEFI: Современные устройства, поддерживающие UEFI, уже имеют встроенные функции шифрования. Использование шифрованного EFI становится стандартом в области ИТ-безопасности.

Внедрение шифрования EFI системного раздела способствует созданию надежной и защищенной среды для работы с данными. Это решение интегрирует безопасность на самом начальном уровне работы системы, обеспечивая защиту от множества угроз.

Кто может столкнуться с проблемами при шифровании EFI?

Пользователи, которые решают шифровать EFI, могут столкнуться с несколькими ключевыми проблемами. Во-первых, недостаточная подготовка к процессу может привести к потере данных. Важно перед началом шифрования создать резервные копии всех важных файлов.

Во-вторых, несовместимость программного обеспечения может вызвать трудности. Убедитесь, что ваша версия Windows 10 поддерживает шифрование EFI. Используйте актуальные обновления системы для лучшей производительности.

Также, если на вашем устройстве установлены сторонние антивирусные программы или программы для управления дисками, они могут вызвать конфликты. Отключите их перед процессом шифрования.

Другой аспект – это ошибки в конфигурации BIOS. Убедитесь, что параметры загрузки корректны. Неверные настройки могут привести к невозможности загрузки системы после шифрования.

В таблице ниже представлены основные проблемы, с которыми могут столкнуться пользователи при шифровании EFI:

Следуя данным рекомендациям, вы значительно снизите риск возникновения проблем при шифровании EFI. Убедитесь, что все шаги выполнены правильно для безопасного использования вашего устройства.

Какие инструменты нужны для управления шифрованием EFI?

Для управления шифрованием EFI в Windows 10 вам понадобятся следующие инструменты:

BitLocker: Это встроенное решение Windows, которое позволяет шифровать диски, включая EFI-раздел. Убедитесь, что BitLocker активирован и настроен на вашем устройстве. Он также предоставляет графический интерфейс для управления процессом шифрования.

Disk Management: Инструмент управления дисками в Windows позволяет вам просматривать структуру разделов и проверять статус шифрования. Вы можете использовать его для редактирования параметров разделов, что упрощает управление.

PowerShell: Используйте PowerShell для выполнения команд, связанных с BitLocker. Команды, такие как Get-BitLockerVolume и Enable-BitLocker, обеспечивают полное управление режимами шифрования.

Windows Recovery Environment (WinRE): В случае проблем с системой, WinRE может помочь восстановить доступ к зашифрованным данным. Заранее настройте правильные параметры восстановления для безопасности.

Групповая политика: Если вы работаете в корпоративной среде, используйте редактор локальной групповой политики для централизованного управления настройками BitLocker и шифрования для нескольких устройств.

Комбинируйте эти инструменты для эффективного управления шифрованием EFI и обеспечения безопасности данных на ваших устройствах. Правильная настройка и регулярный мониторинг помогут избежать проблем с доступом к данным.

Поддерживаемые устройства для шифрования EFI в Windows 10

Совместимые устройства должны поддерживать UEFI (Unified Extensible Firmware Interface) с включенной функцией Secure Boot. Эта настройка обеспечивает защиту от загрузки несанкционированных систем и защищает данные на диске во время запуска. Проверьте, чтобы в BIOS вашего устройства была активирована данная опция.

Кроме того, необходимо учесть наличие системного диска с GPT (GUID Partition Table). Данный формат разметки жесткого диска совместим с UEFI и необходим для выполнения функций шифрования. Убедитесь, что ваш диск использует GPT, прежде чем активировать шифрование.

Поддерживаемое оборудование включает современные ноутбуки и настольные ПК от ведущих производителей, таких как Dell, HP, Lenovo и ASUS. Многие из них предлагают модели с предустановленным Windows 10 и необходимыми функциями безопасности. При покупке нового устройства лучше уточнять наличие TPM 2.0 и поддержку UEFI.

Также убедитесь, что установленная версия Windows 10 соответствует требованиям. Для шифрования требуется минимум версия Windows 10 Pro или Enterprise. Проверяйте эти параметры перед настройкой шифрования, чтобы избежать проблем.

Как восстановить доступ к шифрованному EFI системному?

Для восстановления доступа к шифрованному EFI системному в Windows 10 выполните следующие действия:

- Подготовьте установочный носитель Windows 10. Используйте USB-накопитель или DVD с инсталляционным образом Windows 10.

- Запустите компьютер с установочного носителя. Войдите в меню BIOS/UEFI и установите загрузку с вашего носителя.

- Выберите язык и нажмите «Далее». На экране установки нажмите «Восстановление системы» в левом нижнем углу.

- Откройте командную строку. В меню восстановления выберите «Поиск и устранение неисправностей», затем «Дополнительные параметры» и «Командная строка».

- Запустите команду для восстановления загрузчика. Введите следующую команду:

bootrec /fixmbrи нажмите Enter, затемbootrec /fixboot. - Проверьте состояние системного раздела. Выполните

diskpart, затем введитеlist volume. Найдите шифрованный EFI раздел. - Завершите процесс. Введите

exitдля выхода из diskpart и закройте командную строку. Перезагрузите компьютер.

Если проблема остаётся, используйте средства восстановления системы или обратитесь к технической поддержке для дальнейшего анализа.

Советы по обеспечению безопасности шифрования EFI в Windows 10

Регулярно обновляйте свою операционную систему. Убедитесь, что все патчи и обновления безопасности установлены. Это поможет защитить вашу EFI-систему от известных уязвимостей.

Используйте надёжные пароли для доступа к BIOS/UEFI. Доступ к этим настройкам даёт возможность управлять шифрованием и защитой системы. Создание сложного пароля затруднит несанкционированный доступ.

Проверяйте настройки Secure Boot. Убедитесь, что функция включена. Она предотвращает загрузку непроверенных операционных систем и вредоносного программного обеспечения.

Регулярно создавайте резервные копии важных данных. В случае повреждения EFI-раздела наличие резервной копии упростит восстановление системы. Используйте встроенные средства Windows или сторонние решения для резервного копирования.

Отключите загрузку с внешних устройств. Если эта функция включена, злоумышленникам будет проще выполнить загрузку с USB-накопителя. Измените настройки BIOS/UEFI, чтобы разрешить загрузку только с внутреннего диска.

Следите за целостностью вашего программного обеспечения. Установите антивирус и регулярно проводите проверки. Это поможет обнаружить и удалить вредоносные программы, способные повредить EFI-раздел.

Изучайте настройки шифрования и следите за их изменениями. Если вы не уверены в своих действиях, обратитесь к специалисту. Неправильные изменения могут привести к проблемам с загрузкой системы.

Информируйтесь о новых угрозах и уязвимостях в области безопасности. Своевременное понимание текущих рисков поможет вам предпринять необходимые меры предосторожности.