Добавил(а) microsin

Сертификат в общем смысле, применимо не только к компьютерам — это просто документ, который подтверждает подлинность чего-либо, либо принадлежность объекта какому-то конкретному владельцу.

В мире компьютеров существуют цифровые сертификаты, назначение которых примерно то же самое — они четко идентифицируют принадлежность к какому-то лицу, чаще юридическому. Сертификатами часто снабжаются программы или драйверы, чтобы удостоверить их подлинность — тот факт, что они были выпущены определенным, доверенным производителем программного обеспечения. Выдают сертификаты и подтверждают их подлинность специальные международные центры сертификации (Certificate Authority или CA), которые берут деньги за выдачу сертификатов. Все безусловно доверяют этим CA как независимому арбитру. Сам сертификат представляет из себя публичный ключ — специальным образом сгенерированную псевдослучайную, уникальную последовательность данных. Например, сертификатом может быт такой текстовый файл (формат Base-64 X.509):

——BEGIN CERTIFICATE——

MIIE6jCCA9KgAwIBAgIQdB7KfpVPv65NIapf4sT0FjANBgkqhkiG9w0BAQUFADBi

Y2UwHhcNMDYwMTE2MTYzNDMwWhcNMTEwMTE2MTY0MjE1WjBiMRMwEQYKCZImiZPy

…

Y/DDITB1tiiW19A8wNCc/LnScOmn8XZUJYI8AUTOasKK2SGvhQpcZBy+RPD2QUDO

Yy5XK/kWKQE4jtOVkRA=

——END CERTIFICATE——

Сертификаты функционально связаны с криптографией. С точки зрения криптографии сертификат — цифровой документ, подтверждающий соответствие между открытым ключом и информацией, идентифицирующей владельца ключа. Сертификат содержит информацию о владельце ключа, сведения об открытом ключе, его назначении и области применения, название центра сертификации и т. д. Открытый ключ (сертификат) может быть использован для организации защищенного канала связи с владельцем двумя способами:

— для проверки подписи владельца (аутентификация)

— для шифрования посылаемых ему данных (конфиденциальность)

Существует две модели организации инфраструктуры сертификатов: централизованная (PKI) и децентрализованная (PGP). В централизованной модели существуют корневые центры сертификации, подписям которых обязан доверять каждый пользователь. В децентрализованной модели каждый пользователь самостоятельно выбирает, каким сертификатам он доверяет и в какой степени.

Децентрализованная модель обеспечивает шифрование с применением двух ключей: закрытого и открытого. Чтобы реализовать обмен данных с использованием децентрализованной модели необходимо, чтобы отправитель имел у себя открытый ключ, а адресат — закрытый. Отправитель шифрует данные с помощью открытого ключа адресата и отправляет их адресату. Адресат, получив данные, расшифровывает их с помощью своего закрытого ключа. Математически ключи подобраны так, что имея один очень сложно, даже почти невозможно восстановить другой. Закрытый ключ следует хранить у себя, а открытый — раздавать клиентам, которые отправляют вам зашифрованные данные.

Управлять сертификатами в Windows можно специальной оснасткой — см. «Где просмотреть установленные в системе сертификаты».

Начало:

1. Криптография: простейшие термины этой науки

2. Система шифрования с открытым ключом

3. Зачем нужны центры сертификации при асимметричном шифровании

4. Зачем нужны самозаверенные сертификаты открытого ключа

Хранилища сертификатов

В операционных системах «Windows» (у меня установлена «Windows 10», так что речь в основном пойдет про нее) сертификаты хранятся на логическом уровне в так называемых «хранилищах» (по-английски «store» или «storage»).

Под «сертификатами» в этом посте имеются в виду файлы цифровых сертификатов открытого ключа (см. подробнее об этом предыдущие посты).

Я написал «на логическом уровне» потому, что по хранилищу сертификатов непонятно, на каком конкретно жестком диске компьютера хранятся сертификаты, в какой конкретно папке файловой системы они хранятся. (В данном посте не будет разбираться поиск точного местонахождения сертификатов на компьютере. Это отдельная тема, которая мне пока что неинтересна.)

На компьютере под управлением операционной системы «Windows 10» существует два главных хранилища сертификатов:

– хранилище компьютера (локальной машины);

– хранилище текущего пользователя.

Пользователь с правами администратора данной операционной системы может работать с каждым из этих хранилищ. Обычный пользователь имеет доступ только к хранилищу сертификатов текущего пользователя.

Насколько я понимаю, в хранилище компьютера отображаются сертификаты, доступные для всех пользователей данной операционной системы. Доступность этих сертификатов всем пользователям обеспечивается тем, что при открытии хранилища сертификатов обычного пользователя там будут видны все сертификаты из хранилища компьютера (они «наследуются»). Поэтому хранилище текущего пользователя обычно содержит больше сертификатов, чем хранилище компьютера: видны все сертификаты из хранилища компьютера и дополнительно сертификаты, доступные только текущему пользователю.

Таким образом, если пользователь с административными правами добавит сертификат в хранилище компьютера, то этот сертификат будет виден (доступен) в хранилище каждого пользователя этого компьютера. Если обычный пользователь добавит сертификат в хранилище текущего пользователя, то этот сертификат будет доступен только этому пользователю.

Подхранилища

Оба вышеописанных хранилища разбиты на подхранилища (папки с сертификатами). У меня их больше десятка. Но самые важные из них сейчас для меня два следующих:

– Личное;

– Доверенные корневые центры сертификации.

Инструменты для работы с хранилищами сертификатов

Как обычно, в операционной системе «Windows» есть множество способов для выполнения нужной задачи. Для работы с хранилищами сертификатов, в частности, можно использовать следующее:

– стандартный способ через графический (оконный) интерфейс;

– из командной строки в программе-оболочке «PowerShell»;

– различные программы командной строки вроде «certmgr.exe» или «certutil.exe»;

– можно написать программу для работы с сертификатами самому и так далее.

В этом посте я буду рассматривать только стандартный способ работы с хранилищами сертификатов через графический (оконный) интерфейс.

Консоль управления Microsoft (MMC)

Операционные системы «Windows» включают очень старый компонент (программу), который называется по-английски «Microsoft Management Console», сокращенно «MMC» (по-русски «Консоль управления Microsoft»). Первая версия этой программы была выпущена в 1998 году, но она до сих пор в строю и ее можно использовать для решения различных административных задач в рамках операционной системы. Насколько я понимаю, актуальная версия этой программы 3.0. Эта версия появилась в составе пакета обновлений SP3 для «Windows XP» (2007-2008 годы) и с тех пор в нее не вносилось заметных изменений. В нашем случае ее можно использовать для работы с хранилищами сертификатов.

Исполняемый файл этой программы — «mmc.exe». Ее можно вызвать с помощью команды «mmc» из любого местоположения, так как она хранится в системной папке %windir%\System32\. Я обычно набираю команду «mmc» в строке поиска «Windows 10» возле кнопки «Пуск», поиск находит эту программу и выдает ссылку «Открыть» для ее запуска.

Насколько я понимаю, сама консоль — это просто пустая площадка, на которую можно добавлять различные модули. Таким образом, каждый может настроить для своей работы такую площадку, которая ему больше всего подходит, регулируя состав модулей на площадке. Каждый модуль предназначен для решения своей административной задачи. Отдельный модуль представляет собой файл динамически подключаемой библиотеки (файл с расширением «.dll»), взаимодействие между модулем и консолью выполняется по стандарту «COM».

Этих модулей довольно много, их можно добавить в консоль через меню «Файл – Добавить или удалить оснастку…». По-английски такой модуль называют «snap-in». Почему выбрано такое название — не знаю, обычно такие модули по-английски называют «plug-in» (по-русски «плагин»). Думаю, эти слова можно считать синонимами. Слово «snap-in» на русский язык почему-то перевели как «оснастка». По-моему, такой перевод — это вообще пальцем в небо. У меня слово «оснастка» ассоциируется с морскими кораблями, парусниками. Но такой перевод сложился уже давно и все к нему привыкли. Хотя по слову «оснастка» нелегко сообразить, что в английском это «snap-in».

После составления своей «площадки» (консоли) с оснастками эту площадку можно сохранить в файл с расширением «.msc» (аббревиатура «MSC» расшифровывается как «Microsoft Saved Console», по-русски «сохраненная консоль Microsoft»). В дальнейшем этот файл можно поместить на рабочий стол и запускать именно его. Файлы с расширением «.msc» по умолчанию привязаны к программе «mmc.exe» и передаются ей в качестве входного параметра.

Встроенные сохраненные консоли для работы с хранилищами сертификатов

Раньше нужно было создавать свою консоль для оснасток, предназначенных для работы с хранилищами сертификатов. Но в операционной системе «Windows 10» есть встроенные сохраненные консоли с нужными оснастками для работы с хранилищами сертификатов. Поэтому напрямую вызывать программу «mmc.exe» и работать с нею теперь не требуется (если нужно выполнить только манипуляции с сертификатами в хранилищах сертификатов).

Для запуска встроенной в операционную систему сохраненной консоли для работы с хранилищем сертфикатов данного компьютера (локальной машины) можно в строке поиска операционной системы (рядом с кнопкой «Пуск») набрать фразу «Управление сертификатами компьютеров» (у меня операционная система «Windows 10» с русскоязычным интерфейсом; в англоязычном интерфейсе, естественно, нужно будет искать на английском). Поиск найдет ссылку «Открыть» для этой сохраненной консоли, по которой и следует перейти. (Напомню, для работы с хранилищем сертификатов компьютера требуются права администратора.) Вот как окно этой сохраненной консоли выглядит у меня:

Очевидно, что это окно программы «mmc.exe» с загруженной в него сохраненной консолью из файла «certlm.msc». Обратите внимание на заголовок окна с названием файла: certlm (расширение не указано, но оно есть, просто в заголовке окна оно опущено). Окончание «lm» в этом слове расшифровывается как «local machine» (по-русски в этом случае можно перевести как «данный компьютер»). Файл «certlm.msc» расположен в той же папке %windir%\System32\, что и файл «mmc.exe», поэтому его тоже можно вызвать из любого местоположения из командной строки командой «certlm».

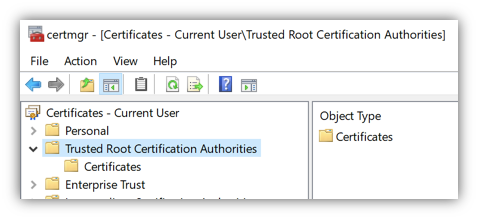

Для запуска встроенной в операционную систему сохраненной консоли для работы с хранилищем сертификатов текущего пользователя можно в строке поиска операционной системы (рядом с кнопкой «Пуск») набрать фразу «Управление сертификатами пользователей». Вот как окно этой сохраненной консоли выглядит у меня:

Опять же, это окно программы «mmc.exe» с загруженной в него сохраненной консолью из файла «certmgr.msc». Название «certmgr» расшифровывается как «Certificate Manager» (по-русски «Менеджер сертификатов» или «Диспетчер сертификатов»). Для работы с этой сохраненной консолью не требуется прав администратора операционной системы, достаточно прав текущего пользователя. Опять же, файл «certmgr.msc» хранится в той же папке %windir%\System32\, о которой уже дважды было упомянуто ранее. Его можно запустить из любого местоположения из командной строки с помощью команды «certmgr».

Важно отметить, что сохраненная консоль «certmgr.msc» и программа командной строки «certmgr.exe» — это разные вещи. Не следует их путать.

Ссылки по теме:

https://learn.microsoft.com/en-us/dotnet/framework/wcf/feature-details/working-with-certificates

https://learn.microsoft.com/en-us/dotnet/framework/wcf/feature-details/how-to-view-certificates-with-the-mmc-snap-in

Данный материал является переводом оригинальной статьи «ATA Learning : Michael Soule : Manage Certs with Windows Certificate Manager and PowerShell».

Работа с сертификатами обычно является одной из тех дополнительных задач, которые вынужден брать на себя системный администратор Windows. Диспетчер Сертификатов Windows (Windows Certificate Manager) — это один из основных инструментов, который позволяет выполнять эту работу.

В этой статье мы рассмотрим работу с сертификатами применительно к операционной системе Windows. Если же вы хотите узнать больше о том, как работают сертификаты в целом, ознакомьтесь с сопутствующей статьей «Your Guide to X509 Certificates».

Понимание хранилищ сертификатов

В диспетчере сертификатов Windows все сертификаты находятся в логических хранилищах, называемых «хранилищами сертификатов». Хранилища сертификатов – это «корзины», в которых Windows хранит все сертификаты, которые в настоящее время установлены, и сертификат может находиться более чем в одном хранилище.

К сожалению, хранилища сертификатов — не самая интуитивно понятная концепция для работы. О том, как различать эти хранилища и как с ними работать, вы прочитаете ниже.

Каждое хранилище находится в Реестре Windows и в файловой системе. При работе с сертификатом в хранилище вы взаимодействуете с логическим хранилищем, не изменяя напрямую реестр или файловую систему. Этот более простой способ позволяет вам работать с одним объектом, в то время как Windows заботится о том, как представить этот объект на диске.

Иногда можно встретить хранилища сертификатов, называемые физическими или логическими хранилищами. Физические хранилища ссылаются на фактическую файловую систему или место в реестре, где хранятся разделы реестра и / или файл(ы). Логические хранилища — это динамические ссылки, которые ссылаются на одно или несколько физических хранилищ. С логическими хранилищами намного проще работать, чем с физическими хранилищами для наиболее распространенных случаев использования.

Windows хранит сертификаты в двух разных областях — в контексте пользователя и компьютера. Сертификат помещается в один из этих двух контекстов в зависимости от того, должен ли сертификат использоваться одним пользователем, несколькими пользователями или самим компьютером. В остальной части этой статьи сертификат в контексте пользователя и компьютера будет неофициально называться сертификатами пользователей и сертификатами компьютеров.

Сертификаты пользователей

Если вы хотите, чтобы сертификат использовался одним пользователем, то идеальным вариантом будет хранилище пользовательских сертификатов внутри Диспетчера сертификатов Windows. Это общий вариант использования процессов аутентификации на основе сертификатов, таких как проводной IEEE 802.1x.

Сертификаты пользователей находятся в профиле текущего пользователя и логически отображаются только в контексте этого пользователя. Сертификаты пользователей «сопоставлены» и уникальны для каждого пользователя даже в одних и тех же системах.

Компьютерные сертификаты

Если сертификат будет использоваться всеми пользователями компьютера или каким-либо системным процессом, его следует поместить в хранилище в контексте компьютера. Например, если сертификат будет использоваться на веб-сервере для шифрования связи для всех клиентов, размещение сертификата в контексте компьютера будет подходящим вариантом.

Вы увидите, что хранилище сертификатов компьютера логически сопоставлено для всех пользовательских контекстов. Это позволяет всем пользователям использовать сертификаты в хранилище сертификатов компьютера в зависимости от разрешений, настроенных для закрытого ключа.

Сертификаты компьютера находятся в кусте реестра локального компьютера и в подкаталогах \ProgramData. Сертификаты пользователя находятся в кусте реестра текущего пользователя и в подкаталогах \AppData. Ниже вы можете увидеть, где каждый тип хранилища находится в реестре и файловой системе.

| Контекст | Путь реестра | Объяснение |

|---|---|---|

| User | HKEY_CURRENT_USER SOFTWARE\Microsoft\SystemCertificates\ |

Физическое хранилище для пользовательских открытых ключей |

| User | HKEY_CURRENT_USER SOFTWARE\Policies\Microsoft\SystemCertificates\ |

Физическое хранилище для пользовательских открытых ключей, установленных объектами групповой политики Active Directory (AD) (GPO) |

| Computer | HKEY_LOCAL_MACHINE SOFTWARE\Microsoft\SystemCertificates\ |

Физическое хранилище общедоступных ключей для всей машины |

| Computer | HKEY_LOCAL_MACHINE SOFTWARE\Microsoft\Cryptography\Services\ |

Физическое хранилище ключей, связанных с определенной службой |

| Computer | HKEY_LOCAL_MACHINE SOFTWARE\Policies\Microsoft\SystemCertificates\ |

Физическое хранилище открытых ключей для всей машины, установленных объектами групповой политики. |

| Computer | HKEY_LOCAL_MACHINE SOFTWARE\Microsoft\EnterpriseCertificates\ |

Физическое хранилище общедоступных ключей, установленных корпоративными контейнерами PKI в домене AD |

| Контекст | Расположение файла | Объяснение |

|---|---|---|

| User | $env:APPDATA\Microsoft\SystemCertificates\ | Физическое хранилище для пользовательских открытых ключей и указателей на закрытые ключи |

| User | $env:APPDATA\Microsoft\Crypto\ | Физическое хранилище для контейнеров закрытых ключей для конкретных пользователей |

| Computer | $env:ProgramData\Microsoft\Crypto\ | Физическое хранилище для контейнеров закрытых ключей для всей машины |

Предварительные требования

В оставшейся части этой статьи вы найдете несколько примеров, демонстрирующих взаимодействие с хранилищами сертификатов Windows. Чтобы воспроизвести эти примеры, убедитесь, что выполняются следующие требования:

- Windows Vista, Windows Server 2008 или более новая операционная система. В показанных примерах используется Windows 10 Корпоративная версии 1903.

- Знакомство с PowerShell. Хотя это и не обязательно, этот язык будет использоваться для ссылки на сертификаты, где это необходимо. Все показанные примеры были созданы с помощью Windows PowerShell 5.1.

- Вам не потребуется устанавливать какие-либо специальные сертификаты, но использование самозаверяющего сертификата полезно.

Управление сертификатами в Windows

В Windows есть три основных способа управления сертификатами:

- Оснастка консоли управления Microsoft (MMC) сертификатов (certmgr.msc)

- PowerShell

- Инструмент командной строки certutil

В этой статье вы узнаете, как управлять сертификатами с помощью оснастки Certificates MMC и PowerShell. Если вы хотите узнать больше о том, как использовать certutil, ознакомьтесь с документацией Microsoft.

PowerShell против диспетчера сертификатов Windows

Поскольку в Windows можно управлять сертификатами несколькими способами, встаёт вопрос выбора, что лучше использовать — GUI (MMC) или командную строку с PowerShell.

Во-первых, рассмотрим жизненный цикл сертификата. Если вы собираетесь установить или удалить один сертификат только один раз, рассмотрите возможность использования MMC. Но если вы управляете несколькими сертификатами или выполняете одну и ту же задачу снова и снова, использование командной строки может оказаться правильным решением. Даже если вы не умеете писать сценарии PowerShell, вам стоит этому научиться, если у вас есть много разных сертификатов, которыми нужно управлять.

Давайте сначала посмотрим, как обнаружить сертификаты, установленные в Windows, с помощью диспетчера сертификатов и PowerShell.

Использование диспетчера сертификатов Windows (certmgr.msc)

Чтобы просмотреть сертификаты с помощью MMC, откройте Диспетчер сертификатов: откройте меню «Пуск» и введите certmgr.msc. Это вызовет Windows Certificates MMC. Это начальное представление предоставит обзор всех логических хранилищ, отображаемых в левом окне.

На снимке экрана ниже видно, что выбрано логическое хранилище доверенных корневых центров сертификации

Просмотр физических хранилищ

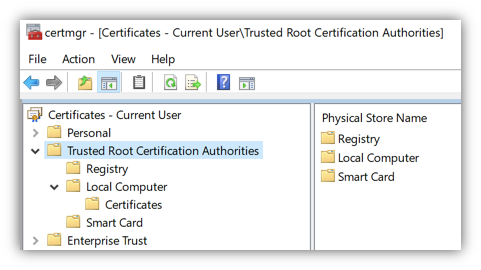

По умолчанию Диспетчер сертификатов Windows не отображает физические хранилища. Чтобы показать их, в верхнем меню оснастки выбирайте «View» > «Options«. Затем вы увидите варианты отображения физических хранилищ сертификатов. Включение этого параметра упрощает определение конкретных путей в Windows.

Теперь вы можете видеть, что дополнительные контейнеры показаны в примере логического хранилища доверенных корневых центров сертификации, показанном ранее. Сертификаты по-прежнему сгруппированы относительно их логических хранилищ, но теперь вы можете увидеть физическое хранилище «Реестр».

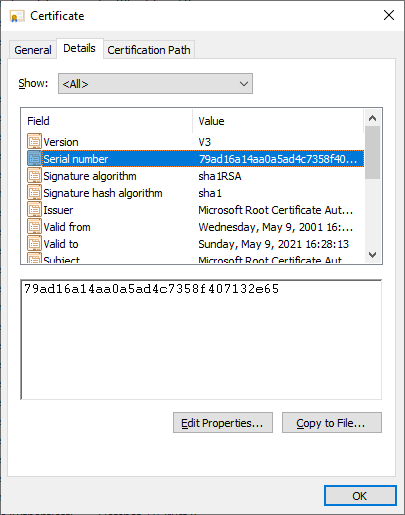

Проверка атрибутов в диспетчере сертификатов Windows

Есть много атрибутов сертификата, которые вы можете увидеть при просмотре их с помощью MMC. Например, вы, вероятно, захотите выбрать определенные сертификаты по их атрибутам. Самый простой способ сделать это — указать Serial Number сертификата или значение Thumbprint. Если сертификат был подписан центром сертификации (CA), при выдаче он будет иметь серийный номер. Thumbprint вычисляется каждый раз при просмотре сертификата.

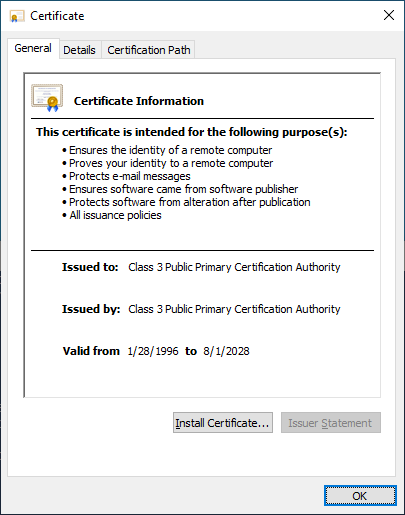

Вы можете увидеть некоторые атрибуты сертификата, открыв его в MMC, как показано ниже.

Следует отметить одну важную особенность — встроенные закрытые ключи. Сертификаты в Windows также могут иметь соответствующий закрытый ключ. Эти закрытые ключи хранятся в соответствующих физических хранилищах в виде зашифрованных файлов.

Чтобы быстро отличать сертификаты с соответствующим закрытым ключом и без него, посмотрите на значок сертификата. В Диспетчере сертификатов Windows, если значок просто выглядит как лист бумаги с лентой, соответствующий закрытый ключ отсутствует. Если у сертификата есть закрытый ключ, вы увидите ключ на значке MMC, и ключ в нижней части вкладки «Общие» при открытии сертификата

Использование PowerShell по физическому хранилищу

Как и в случае с MMC, вы можете просматривать сертификаты и управлять ими с помощью PowerShell. Давайте сначала проверим сертификаты в их физических хранилищах (реестр и файловая система).

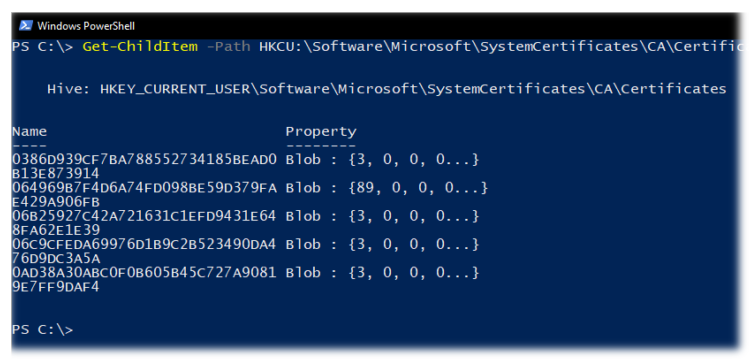

Используя PowerShell командлет Get-ChildItem, вы можете перечислить все ключи и значения внутри родительского пути в реестре. Приведенная ниже команда перечислит все сертификаты вошедшего в систему пользователя в логическом хранилище промежуточных центров сертификации.

Get-ChildItem -Path 'HKCU:\Software\Microsoft\SystemCertificates\CA\Certificates'

Каждая запись в кусте реестра, который вы видите, будет соответствовать отпечатку сертификата доверенного центра сертификации и его сертификату в соответствующем свойстве. Вы можете увидеть пример вывода ниже.

Другое распространенное хранилище — это Personal store. Ваши сертификаты для этого хранилища находятся в файловой системе, а не в реестре. В следующих командах мы покажем эти различные физические пути и их цели.

Каждый файл в каталоге, возвращенный приведенной ниже командой, соответствует сертификату, установленному в личном хранилище текущего пользователя.

Get-ChildItem -Path $env:APPDATA\Microsoft\SystemCertificates\My\Certificates\

Каждый файл, возвращаемый в приведенной ниже команде, является ссылкой на объект для закрытого ключа, созданный поставщиком хранилища ключей (KSP). Имя файла соответствует идентификатору ключа субъекта сертификата. К каждому устанавливаемому вами закрытому ключу будет добавлен соответствующий файл.

Get-ChildItem -Path $env:APPDATA\Microsoft\SystemCertificates\My\Keys\

Каждый файл в каталоге, возвращаемый следующей командой, является уникальным контейнером для зашифрованного закрытого ключа, созданного KSP. Нет прямой связи между именем файла и сертификатом, но файл является целью указателя в предыдущей команде.

Get-ChildItem -Path $env:APPDATA\Microsoft\Crypto\Keys

Использование PowerShell по логическому хранилищу

Поскольку работа с сертификатами на их физических путях встречается редко, в остальных примерах вы будете работать с логическими хранилищами.

PowerShell может получить доступ к логическим хранилищам Windows с помощью PSDrive-объекта «Cert:\«, который сопоставляет сертификаты с физическими хранилищами так же, как это делает MMC.

К сожалению, MMC и «Cert:» не маркируют логические хранилища одинаково. Ниже вы можете увидеть сравнительную таблицу общих хранилищ и их названий как в MMC, так и в «Cert:» PSDrive.

| Cert: | Certificates MMC |

|---|---|

| My | Personal |

| Remote Desktop | Remote Desktop |

| Root | Trusted Root Certification Authorities |

| CA | Intermediate Certification Authorities |

| AuthRoot | Third-Party Root Certification Authorities |

| TrustedPublisher | Trusted Publishers |

| Trust | Enterprise Trust |

| UserDS | Active Directory User Object |

Выбор сертификатов

Когда вы работаете с сертификатами, вам понадобится способ фильтрации и выбора сертификатов для выполнения определенных операций. В большинстве случаев вы будете фильтровать и выбирать сертификаты на основе значения определенного расширения.

Для следующих примеров вам нужно начать с перечисления всех установленных сертификатов в хранилище корневого ЦС.

Get-ChildItem -Path 'Cert:\CurrentUser\Root\'

Возвращенные объекты будут объектами сертификатов, которые вы можете использовать в следующих примерах.

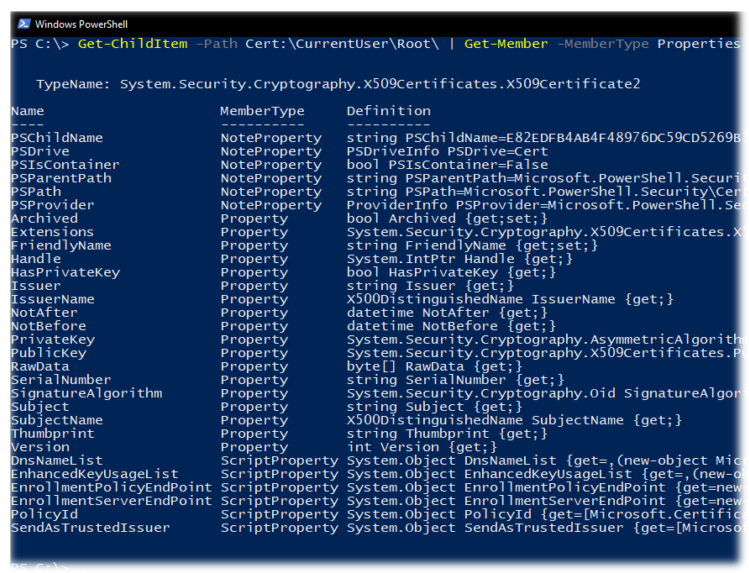

Общие расширения уже доступны как свойства объектов сертификата. В приведенном ниже примере вы используете Get-Member для вывода списка всех свойств возвращаемых объектов.

Get-ChildItem -Path 'Cert:\CurrentUser\Root\' | Get-Member -MemberType Properties

Как видим, некоторые из этих расширений, например «Issuer», помогают найти сертификат, который вы ищете. Расширения предоставляют информацию о сертификате, например, кому он выдан, для чего его можно использовать и любые ограничения на него.

В более сложных случаях использования вам может понадобиться найти сертификаты других расширений, таких как используемый шаблон сертификата. Сложность в том, что значения этих расширений возвращаются как массив целых чисел. Эти целые числа соответствуют содержимому в кодировке ASN.1.

Покажем пример взаимодействия с свойствами типа ScriptProperty. В приведенной ниже команде вы извлекаете Key Usages.

((Get-ChildItem -Path 'Cert:\CurrentUser\Root\' | Select -First 1).Extensions | Where-Object {$_.Oid.FriendlyName -eq 'Key Usage'}).format($true)

Новая часть, которую мы вводим в приведенной выше команде, — это метод форматирования, который выполняет декодирование ASN.1. Вы передаете ему логическое значение (например, $true), чтобы определить, хотим ли мы, чтобы возвращаемый объект был однострочным или многострочным.

Попробуем использовать значение Thumbprint из сертификата в приведенной ниже команде. Значение Thumbprint устанавливается как переменная PowerShell и используется для выбора конкретного сертификата в приведенных ниже командах.

$thumb = "cdd4eeae6000ac7f40c3802c171e30148030c072"

Get-ChildItem -Path 'Cert:\CurrentUser\Root\' | Where-Object {$_.Thumbprint -eq $thumb}

Создание самозаверяющих (self-signed) сертификатов с помощью PowerShell

PowerShell может создавать самозаверяющие (self-signed) сертификаты с помощью командлета New-SelfSignedCertificate. Самозаверяющие сертификаты полезны для тестирования, поскольку они позволяют генерировать пару открытого и закрытого ключей без использования центра сертификации.

Теперь давайте создадим самозаверяющий сертификат в хранилищах текущего пользователя и локального компьютера, чтобы использовать его в примерах для следующих шагов.

В приведенном ниже примере PowerShell создает пару открытого и закрытого ключей, самозаверяющий сертификат и устанавливает их все в соответствующие хранилища сертификатов.

New-SelfSignedCertificate -Subject 'User-Test' -CertStoreLocation 'Cert:\CurrentUser\My'

New-SelfSignedCertificate -Subject 'Computer-Test' -CertStoreLocation 'Cert:\LocalMachine\My'

Использование самозаверяющих сертификатов для продуктивных сервисов не рекомендуется, поскольку не существует всех механизмов, основанных на доверии.

Импорт и экспорт сертификатов в MMC

Криптография с открытым ключом основана на широкой доступности открытого ключа. Учитывая это, вам нужны стандартные способы эффективного обмена сертификатами. Не менее важна безопасность ваших личных ключей. Хранение закрытых ключей на недоступных носителях или с материалами для аварийного восстановления — обычная практика для определенных закрытых ключей.

Оба они требуют способов хранения этих криптографических объектов в стандартных форматах. Экспорт предоставляет функции для сохранения этих объектов и обеспечения использования широко распространенных стандартных форматов файлов. Импорт позволяет вам переносить криптографические объекты в операционные системы Windows.

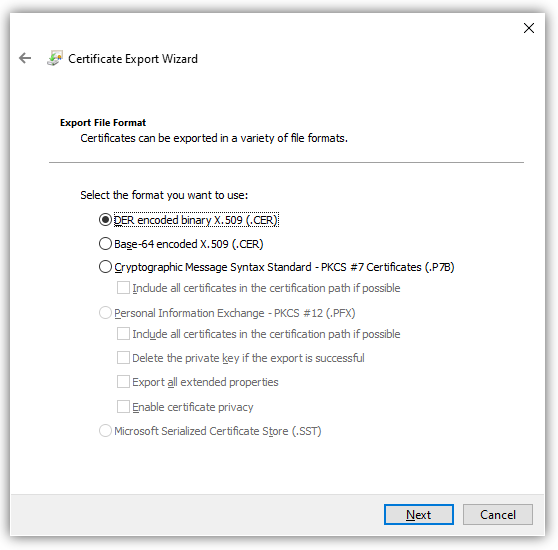

Экспорт сертификатов из MMC относительно прост. Чтобы экспортировать сертификат без закрытого ключа, щелкните сертификат в MMC, выберите меню «Все задачи», а затем «Экспорт».

Во время экспорта вам будет предложено указать формат файла, как показано ниже. Наиболее распространены варианты кодирования — DER или Base-64

Экспорт закрытых ключей

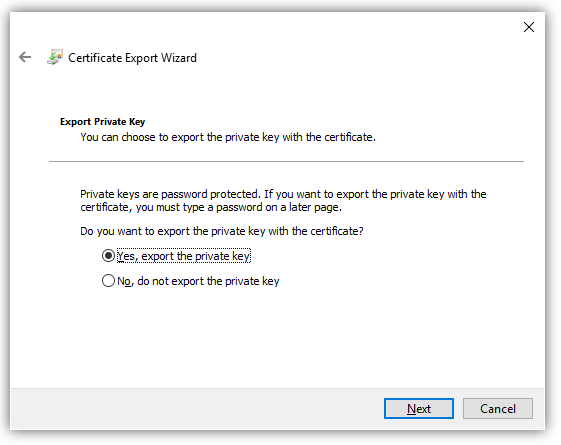

Чтобы экспортировать сертификат с соответствующим закрытым ключом, вы должны соответствовать двум критериям:

- Вошедшая в систему учетная запись должна иметь разрешение на закрытый ключ (только для сертификатов компьютеров);

- Закрытый ключ должен быть помечен как экспортируемый.

Чтобы проверить разрешения для закрытых ключей локального компьютера, вы можете выбрать сертификат с закрытым ключом, выбрать «Все задачи» и «Управление закрытыми ключами» в MMC «Сертификаты». В открывшемся диалоговом окне отображаются записи управления доступом для закрытых ключей.

Когда выше обозначенные условия выполнены, вы можете выбрать сертификат, щелкнуть «Все задачи», а затем «Экспорт», как если бы вы использовали сертификат только с открытым ключом. При экспорте теперь у вас должна присутствовать возможность выбора экспорта закрытого ключа («Yes, export the private key»), как показано ниже.

Когда вы экспортируете закрытый ключ в Windows, вы можете сохранить файл только как PFX. Этот и другие типы файлов и форматы кодирования подробно описаны в этом посте.

Для остальных параметров, отображаемых в мастере экспорта, вы можете использовать значения по умолчанию. В таблице ниже приводится краткое изложение каждого из них.

| Настройка | Описание |

|---|---|

| Including all certificates in the certification path if possible | Помогает с переносимостью эмитентов сертификатов и включает все соответствующие открытые ключи в PFX. |

| Delete the private key if the export is successful | Удаляет закрытый ключ из файла и имеет несколько распространенных вариантов использования, но одним из примеров является проверка доступа к закрытым ключам. |

| Export all extended properties | Будет включать любые расширения в текущем сертификате, они относятся к сертификатам [конкретные настройки] для интерфейсов Windows. |

| Enable certificate privacy | Обычно в экспортируемом PFX-файле шифруется только закрытый ключ, этот параметр шифрует все содержимое PFX-файла. |

| Group or user names | Вы можете использовать участника безопасности группы или пользователя из Active Directory для шифрования содержимого файла PFX, но пароль является наиболее переносимым вариантом для устаревших систем или компьютеров, не присоединенных к тому же домену. |

Импорт сертификатов

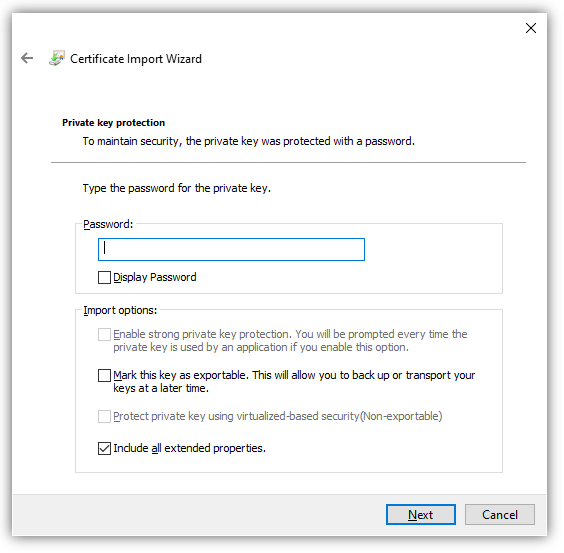

Функция импорта одинакова для всех поддерживаемых типов файлов сертификатов. Единственная разница в том, что если файл содержит закрытый ключ, вы можете «Отметить этот ключ как экспортируемый», о чем вы узнаете подробнее ниже. Windows будет использовать мастер импорта сертификатов.

При использовании мастера импорта сертификатов для PFX вам потребуется указать пароль, используемый для шифрования закрытого ключа. Вот еще один обзор вариантов импорта.

| Настройка | Описание |

|---|---|

| Enable strong private key protection | Требуется пароль для каждого доступа к закрытому ключу. Будьте осторожны с новыми функциями, поскольку они не будут поддерживаться во всех программах. |

| Mark this key as exportable | Вы должны стараться избегать использования этого параметра в любой конечной системе, закрытые ключи следует рассматривать так же, как и хранение паролей. |

| Protect private key using [virtualization-based security] | Этот параметр обеспечивает дополнительные функции безопасности для защиты закрытых ключей от сложных атак вредоносного ПО. |

| Include all extended properties | Относится к тем же настройкам Windows, что и при экспорте. |

Сертификаты для подписи кода PowerShell — хороший вариант использования надежной защиты закрытого ключа.

С автоматическим размещением сертификатов следует проявлять осторожность. Скорее всего, вы получите наилучшие результаты, выбрав хранилище сертификатов вручную.

Импорт и экспорт сертификатов в PowerShell

Теперь с помощью PowerShell экспортируйте один из самозаверяющих сертификатов, которые вы создали ранее. В этом примере вы выбираете сертификат в личном логическом хранилище CurrentUser, который был самозаверяющим.

$certificate = Get-Item (Get-ChildItem -Path 'Cert:\CurrentUser\My\' | Where-Object {$_.Subject -eq $_.Issuer}).PSPath

Теперь, когда вы выбрали сертификат, вы можете использовать команду Export-Certificate, чтобы сохранить файл в кодировке DER, используя команду ниже.

Export-Certificate -FilePath $env:USERPROFILE\Desktop\certificate.cer -Cert $certificate

Теперь давайте посмотрим на экспорт закрытого ключа. Ниже вы проверяете, что у выбранного сертификата есть закрытый ключ. Если он не возвращает True, то команда Get-Item, скорее всего, выбрала неправильный сертификат.

$certificate.HasPrivateKey

Ниже вы установите пароль, который будет использоваться для шифрования закрытого ключа. Затем экспортируйте выбранный сертификат в файл PFX и используйте пароль, который вы ввели ранее, чтобы зашифровать файл.

$pfxPassword = "ComplexPassword!" | ConvertTo-SecureString -AsPlainText -Force

Export-PfxCertificate -FilePath $env:USERPROFILE\Desktop\certificate.pfx -Password $pfxPassword -Cert $certificate

В случае, если необходимо выполнить импорт, как и при экспорте, есть две команды. Одна команда для импорта сертификатов и одна для импорта файлов PFX.

Ниже команда Import-Certificate импортирует файл в формате DER, который вы экспортировали ранее, в личное хранилище текущего пользователя.

Import-Certificate -FilePath $env:USERPROFILE\Desktop\certificate.cer -CertStoreLocation 'Cert:\CurrentUser\My'

Допустим, вы тоже хотите установить закрытый ключ этого сертификата.

$pfxPassword = "ComplexPassword!" | ConvertTo-SecureString -AsPlainText -Force

Import-PfxCertificate -Exportable -Password $pfxPassword -CertStoreLocation 'Cert:\CurrentUser\My' -FilePath $env:USERPROFILE\Desktop\certificate.pfx

Имейте в виду, что пароль должен быть защищенной строкой. Кроме того, если вы импортируете в хранилище локального компьютера (например, «Cert:\LocalMachine«), вам нужно будет запустить команду из командной строки администратора с повышенными привилегиями.

В приведенном выше примере вы также используете параметр -Exportable с командой, отмечая закрытый ключ как экспортируемый в будущем. По умолчанию (без указания этого параметра) экспорт не используется. Экспортируемые закрытые ключи – отельный аспект информационной безопасности, заслуживающий отдельного внимания.

Удаление сертификатов с помощью PowerShell

При удалении сертификатов помните, что понятие «Корзина Windows» в этом случае отсутствует. Как только вы удалите сертификат, он исчезнет! Это означает, что очень важно подтвердить, что вы удаляете правильный сертификат, путем проверки уникального идентификатора, такого как серийный номер или значение расширения Thumbprint.

Как и выше, в приведенной ниже команде мы выбираем самозаверяющий сертификат из личного хранилища текущего пользователя.

$certificate = Get-Item (Get-ChildItem -Path 'Cert:\CurrentUser\My\' | Where-Object {$_.Subject -eq $_.Issuer}).PSPath

Ниже вы можете увидеть свойства отпечатка, серийного номера и темы для выбранного сертификата, чтобы убедиться, что это именно тот сертификат, который вы собираетесь выбрать.

$certificate.Thumbprint

$certificate.SerialNumber

$certificate.Subject

Убедитесь, что вы выбрали правильный сертификат, который собираетесь удалить.

Приведенная ниже команда удаляет все выбранные объекты сертификата, используйте с осторожностью! Передав объект $certificate через конвейер в командлет Remove-Item в приведенной ниже команде, вы удалите все содержимое сертификата без каких-либо запросов на проверку.

$certificate | Remove-Item

Резюме

На протяжении всей этой статьи вы работали с сертификатами в Windows, изучая, как получить к ним доступ, и некоторые инструменты, которые можно использовать при работе с ними. По этой теме можно изучить гораздо больше, в том числе о том, как связать установленные сертификаты с конкретными службами или даже о том, как реализовать инфраструктуру закрытого открытого ключа (PKI) путем развертывания собственных центров сертификации (CA).

Во всемирной паутине ни для кого не секрет, что компьютеры подвержены различным угрозам и вирусам, способным нанести непоправимый ущерб вашей системе. Информационная безопасность актуальна для каждого пользователя Windows. Для защиты от вредоносных программ и обеспечения безопасности данных были разработаны сертификаты безопасности Windows.

Сертификат безопасности Windows является свидетельством, подтверждающим безопасность соответствующего программного обеспечения или услуги. Он предоставляет доверенное доказательство того, что данная программа или услуга соответствует определенным стандартам безопасности, устанавленным Microsoft. Получение сертификата безопасности Windows может быть важным шагом для установки доверия и удостоверения легитимности программного обеспечения или услуги.

Компания Microsoft предоставляет различные сертификационные программы для разработчиков, позволяющие им получить сертификаты безопасности Windows. Для получения сертификата разработчику необходимо испытать и пройти ряд проверок, которые гарантируют соответствие его программного продукта стандартам безопасности. После успешной проверки идет процесс сертификации, в результате которого разработчику выдается официальный сертификат безопасности Windows.

Важно отметить, что наличие сертификата безопасности Windows не означает, что программное обеспечение или услуга полностью свободна от угроз. Сертификат подтверждает, что до определенного момента эти угрозы были изучены и обработаны, и продукт испытал проверку на соблюдение стандартов безопасности Microsoft.

Сертификат безопасности Windows: суть и процесс получения

Процесс получения сертификата безопасности Windows включает несколько шагов:

1. Регистрация в программе разработчиков Microsoft.

Чтобы получить сертификат безопасности Windows, необходимо зарегистрироваться в программе разработчиков Microsoft и создать учетную запись. Это позволит получить доступ к инструментам и документации, необходимым для прохождения процесса сертификации.

2. Подготовка программного обеспечения.

Программное обеспечение, которое вы хотите сертифицировать, должно соответствовать определенным требованиям безопасности. Вам потребуется провести тестирование и исправить все обнаруженные уязвимости или ошибки. Также рекомендуется подготовить документацию, описывающую все аспекты безопасности вашего продукта.

3. Загрузка и запуск тестового приложения.

Чтобы получить сертификат безопасности Windows, вы должны пройти испытания с помощью тестового приложения Windows App Certification Kit. Это позволяет проверить, соответствует ли ваше программное обеспечение требованиям безопасности и корректно взаимодействует с операционной системой Windows.

4. Отправка документов и данных для сертификации.

После успешного прохождения испытаний вы должны отправить все необходимые документы и данные, такие как исполняемые файлы, документацию, образы и исходные коды вашего программного обеспечения, на сертификацию. Это можно сделать через веб-интерфейс программы разработчиков Microsoft.

5. Проверка и утверждение сертификата безопасности.

После проверки ваших документов и данных разработчики Microsoft проведут дополнительные анализы и тестирование вашего продукта. Если все требования будут выполнены, вам выдадут сертификат безопасности Windows, который будет действителен в течение года.

Важно помнить, что сертификат безопасности Windows не является единственным показателем безопасности продукта. Пользователям также рекомендуется следить за обновлениями и устанавливать только доверенное программное обеспечение.

Что представляет собой сертификат безопасности Windows?

Когда пользователь выполняет установку программы, операционная система Windows проверяет сертификат безопасности, чтобы удостовериться, что программное обеспечение не было изменено или подделано. Это помогает защитить от вредоносных программ и предотвращает возможные угрозы для системы.

Сертификат безопасности Windows содержит информацию, такую как имя разработчика программного обеспечения, его цифровую подпись и дату создания. Для получения сертификата разработчику необходимо пройти процесс подтверждения личности и правильной версии программы.

Пользователи могут проверить сертификат безопасности, щелкнув правой кнопкой мыши на исполняемом файле программы, выбрав «Свойства» и затем переходя на закладку «Цифровые подписи». Здесь они могут увидеть информацию о сертификате и проверить его подлинность.

Получение сертификата безопасности Windows может повысить доверие пользователя к программному обеспечению и обеспечить защиту от потенциальных угроз. Разработчики могут получить сертификат от Microsoft или других надежных удостоверяющих центров, чтобы продемонстрировать свою ответственность и надежность.

Зачем нужен сертификат безопасности Windows?

Основная цель сертификата безопасности Windows — защитить пользователей от потенциальных угроз и атак, таких как вредоносные программы, шпионское программное обеспечение и хакеры. Он помогает обеспечить целостность и безопасность операционной системы Windows, а также предоставляет доверие и уверенность в программном обеспечении, устанавливаемом на компьютере.

Сертификат безопасности Windows также обеспечивает защиту от нежелательного программного обеспечения, которое может снижать производительность системы или нарушать работу других программ. Он предотвращает установку несертифицированного программного обеспечения и позволяет пользователям быть уверенными в его качестве.

Кроме того, сертификат безопасности Windows позволяет разработчикам программного обеспечения зарегистрировать свои продукты и получить подтверждение их безопасности и надежности. Это повышает доверие пользователей к программному обеспечению и способствует его успешной продаже и использованию.

В целом, сертификат безопасности Windows играет важную роль в обеспечении безопасности операционной системы и предотвращении потенциальных угроз. Пользователи Windows должны регулярно проверять наличие и актуальность сертификатов безопасности для всех установленных программ и драйверов, чтобы быть уверенными в их безопасности и надежности.

Как получить сертификат безопасности Windows?

Для получения сертификата безопасности Windows необходимо выполнить следующие шаги:

- Откройте меню «Пуск» и выберите «Панель управления».

- В панели управления найдите раздел «Система и безопасность» и выберите «Центр управления безопасностью».

- В разделе «Центр управления безопасностью» выберите «Обнаружение и исправление проблем».

- На странице «Обнаружение и исправление проблем» выберите «Сертификаты безопасности» в списке доступных задач.

- Затем следуйте инструкциям на экране для создания и получения сертификата безопасности Windows.

После успешного выполнения всех указанных выше шагов вы получите сертификат безопасности Windows, который можно использовать для подтверждения вашей личности и обеспечения безопасности при работе с Windows.

Преимущества получения сертификата безопасности Windows

1. Улучшенная безопасность операционной системы. Сертификат безопасности Windows позволяет повысить уровень безопасности операционной системы, благодаря чему снижается риск заражения вредоносными программами и другими угрозами.

2. Дополнительные функции безопасности. Получение сертификата безопасности Windows открывает доступ к дополнительным функциям безопасности, таким как подписывание и шифрование файлов, аутентификация пользователей и проверка целостности данных.

3. Доверие со стороны пользователей и организаций. Наличие сертификата безопасности Windows повышает доверие пользователей и организаций, так как является подтверждением надежности и безопасности системы.

4. Соответствие требованиям безопасности. В некоторых случаях получение сертификата безопасности Windows является обязательным для соблюдения требований безопасности, установленных законодательством или корпоративными политиками.

5. Улучшение репутации. Наличие сертификата безопасности Windows может быть важным фактором при оценке надежности и безопасности компьютерной системы, что в свою очередь влияет на репутацию организации или индивидуального пользователя.

Все эти преимущества делают получение сертификата безопасности Windows необходимым шагом для обеспечения безопасности операционной системы и защиты данных.

Для чего нужны сертификаты в Windows. Зачем Windows нужны сертификаты: Полное руководство 🛡️

💢Оставить отзыв🤚В мире цифровой безопасности сертификаты играют критически важную роль, особенно в операционной системе Windows. Они выступают своеобразными цифровыми удостоверениями, подтверждающими подлинность программного обеспечения и обеспечивающими безопасную передачу данных. Давайте разберемся, зачем же они так необходимы и как они работают.

Для доступа к конкретному разделу нажмите на ссылку ниже:

📌 Что такое сертификаты в Windows и как они работают? 🔑

📌 Как работают сертификаты подписи кода?

📌 Кто выдает сертификаты? 🏢

📌 Где хранятся сертификаты в Windows? 📁

📌 Зачем нужны сертификаты для обучения? 📚

📌 Как открыть консоль сертификатов? 💻

📌 Зачем нужны SSL сертификаты для сайтов? 🌐

📌 Как удалить сертификаты в Windows 11? 🗑️

📌 Выводы 📝

📌 FAQ ❓

🤮 Далее

Что такое сертификаты в Windows и как они работают? 🔑

Сертификаты в Windows — это электронные документы, которые подтверждают подлинность программного обеспечения, веб-сайтов и других цифровых ресурсов. Они основаны на стандарте X.509, разработанном Целевой группой по проектированию Интернета (IETF). Представьте себе, что каждый сертификат — это как цифровая печать, гарантирующая, что файл или программа не были изменены или скомпрометированы после подписания издателем.

Основные функции сертификатов:

- Подтверждение подлинности: Сертификаты позволяют пользователям убедиться, что программное обеспечение действительно выпущено заявленным разработчиком, а не злоумышленником. Это особенно важно при загрузке программ из интернета.

- Обеспечение целостности: Сертификаты гарантируют, что код программы не был изменен после подписания. Если кто-то попытается внести изменения, цифровая подпись станет недействительной, предупреждая пользователя о потенциальной опасности. 🚨

- Шифрование данных: SSL/TLS сертификаты, используемые для веб-сайтов, обеспечивают зашифрованное соединение между браузером пользователя и сервером. Это защищает конфиденциальную информацию, такую как пароли, номера кредитных карт и личные данные, от перехвата. 🔒

Как работают сертификаты подписи кода?

- Разработчик получает сертификат: Разработчик программного обеспечения обращается в удостоверяющий центр (Certificate Authority, CA) и получает сертификат подписи кода.

- Подпись кода: Разработчик использует свой сертификат для цифровой подписи программного обеспечения.

- Проверка подписи: Когда пользователь устанавливает или запускает программу, Windows проверяет цифровую подпись. Если подпись действительна и сертификат принадлежит доверенному удостоверяющему центру, система позволяет запустить программу. В противном случае выдается предупреждение. ⚠️

Кто выдает сертификаты? 🏢

Сертификаты выдают аккредитованные органы по подтверждению соответствия, также известные как удостоверяющие центры (CA). Эти организации тщательно проверяют личность и надежность заявителей, прежде чем выдать сертификат.

Важно: Не все продукты и услуги требуют обязательной сертификации. В некоторых случаях достаточно оформить декларацию о соответствии.

Где хранятся сертификаты в Windows? 📁

Windows хранит сертификаты в специальном хранилище, доступ к которому можно получить через диспетчер сертификатов.

Как найти сертификаты:

- Откройте диспетчер сертификатов:

- Нажмите кнопку «Пуск» и введите «certmgr.msc» в поле поиска.

- Нажмите Enter, чтобы запустить программу CertMgr.

- Просмотрите сертификаты:

- В левой панели выберите «Сертификаты — текущий пользователь».

- Разверните нужный каталог (например, «Личное», «Доверенные корневые центры сертификации» или «Промежуточные центры сертификации»).

- В правой панели отобразится список установленных сертификатов.

Расположение сертификатов в разных версиях Windows:

- Windows 10/11: Диспетчер сертификатов (certmgr.msc)

- Windows 7: «Пуск/Панель управления/Свойства браузера» (вкладка «Содержание», кнопка «Сертификаты»)

Зачем нужны сертификаты для обучения? 📚

Сертификаты играют важную роль в сфере образования и обучения. Они подтверждают квалификацию и навыки, полученные в результате обучения.

Преимущества сертификации для обучения:

- Повышение доверия: Сертификаты повышают доверие к образовательным программам и учебным заведениям.

- Подтверждение квалификации: Сертификаты служат доказательством того, что человек успешно прошел обучение и обладает необходимыми знаниями и навыками.

- Конкурентное преимущество: Сертификаты могут дать конкурентное преимущество при трудоустройстве или продвижении по службе. 💼

- Мотивация к обучению: Сертификаты мотивируют учащихся к более активному и ответственному подходу к обучению.

Как открыть консоль сертификатов? 💻

Консоль сертификатов (MMC) — это мощный инструмент для управления сертификатами в Windows.

Инструкция по запуску консоли:

- Откройте окно «Выполнить»:

- Нажмите клавиши Win + R одновременно.

- Или выберите «Пуск» -> «Выполнить».

- Введите «mmc» и нажмите «ОК».

- Добавьте оснастку «Сертификаты»:

- В консоли MMC выберите «Файл» -> «Добавить или удалить оснастку».

- В списке доступных оснасток выберите «Сертификаты» и нажмите «Добавить».

- Выберите учетную запись пользователя, для которой вы хотите управлять сертификатами (обычно «Моя учетная запись пользователя»).

- Нажмите «ОК».

Зачем нужны SSL сертификаты для сайтов? 🌐

SSL (Secure Sockets Layer) сертификаты необходимы для обеспечения безопасного соединения между браузером пользователя и веб-сервером. Они шифруют данные, передаваемые между ними, защищая их от перехвата и несанкционированного доступа.

Основные причины использования SSL сертификатов:

- Защита данных: SSL сертификаты шифруют конфиденциальную информацию, такую как пароли, номера кредитных карт и личные данные, передаваемые между пользователем и сайтом.

- Подтверждение подлинности сайта: SSL сертификаты подтверждают, что сайт действительно принадлежит заявленной организации, а не является подделкой, созданной злоумышленниками.

- Повышение доверия пользователей: Наличие SSL сертификата (отображается в виде значка замка в адресной строке браузера) повышает доверие пользователей к сайту и побуждает их совершать покупки или делиться личной информацией. ✅

- Улучшение SEO: Поисковые системы, такие как Google, отдают предпочтение сайтам с SSL сертификатами, что может положительно сказаться на их позициях в результатах поиска. 📈

Как удалить сертификаты в Windows 11? 🗑️

Удаление сертификата может потребоваться, если он устарел, скомпрометирован или больше не нужен.

Инструкция по удалению сертификата:

- Откройте «Параметры»:

- Нажмите клавиши Win + I одновременно.

- Перейдите в раздел «Приложения» > «Дополнительные компоненты» > «Сертификаты».

- Найдите сертификат:

- Используйте поле поиска, чтобы найти сертификат по имени.

- Выберите сертификат и нажмите «Удалить».

- Подтвердите удаление:

- В появившемся окне нажмите «Да».

Выводы 📝

Сертификаты играют важнейшую роль в обеспечении безопасности и доверия в цифровом мире Windows. Они подтверждают подлинность программного обеспечения, защищают данные при передаче и повышают доверие пользователей к веб-сайтам и образовательным программам. Понимание того, как работают сертификаты и как ими управлять, необходимо для каждого пользователя Windows.

FAQ ❓

- Что такое удостоверяющий центр (CA)?

- Удостоверяющий центр — это организация, которая выдает цифровые сертификаты.

- Что такое SSL/TLS сертификат?

- SSL/TLS сертификат — это сертификат, используемый для обеспечения безопасного соединения между браузером пользователя и веб-сервером.

- Как проверить подлинность сертификата?

- Дважды щелкните по сертификату, чтобы открыть его свойства. Проверьте информацию об издателе, срок действия и отпечаток сертификата.

- Что делать, если сертификат недействителен?

- Если сертификат недействителен, не доверяйте сайту или программе, использующей этот сертификат. Обратитесь к владельцу сайта или разработчику программы, чтобы сообщить о проблеме.

- Нужно ли мне устанавливать сертификаты вручную?

- В большинстве случаев Windows автоматически устанавливает необходимые сертификаты. Однако в некоторых случаях может потребоваться установить сертификат вручную, например, если он не входит в список доверенных корневых центров сертификации.

Вопросы и ответы

👉 Где лежат сертификаты 👈

Открываем меню «Пуск» и в поисковой строке пишем название диспетчера сертификатов — «CertMgr», запускаем программу CertMgr. В программе — выбираем папку «Личное», тип объекта — «Сертификаты». Диспетчер выдаст перечень сертификатов, которые установлены на компьютер. Выбираем из списка нужный сертификат и открываем его.

👉 Кто дает сертификаты 👈

Кто выдает? Сертификат соответствия выдает аккредитованный орган по подтверждению соответствия. Важно! Не каждый товар подлежит сертификации, в некоторых случаях поставщик должен оформить декларацию о соответствии.

👉 Что такое сертификат безопасности на телефоне 👈

Сертификаты безопасности предназначены для аутентификации сайтов в интернете при установлении защищенного соединения к ним, а также для безопасной работы мобильных приложений на смартфонах.

👉 Где хранятся сертификаты в Windows 7 👈

Выберите запустить в меню «Пуск», а затем введите certmgr. msc. Откроется средство диспетчера сертификатов для текущего пользователя. Чтобы просмотреть сертификаты, в разделе «Сертификаты — текущий пользователь в левой области» разверните каталог для типа сертификата, который требуется просмотреть.

👉 Как удалить сертификаты в Windows 11 👈

Удаление сертификата:

1. Перейдите в раздел Параметры приложения > обновления и безопасности > сертификатов.

2. Найдите сертификат по имени в поле поиска.

3. Выберите сертификат.

4. Щелкните Удалить

5. Выберите Да при появлении запроса на подтверждение.

👉 Что такое сертификат 👈

Официальный документ, сопровождающий отправляемые товары, в котором зафиксировано, что продукция (объект сертификации) соответствует определённым требованиям (сортность, ассортимент, цена и т. д.)

👉 Где найти сертификаты в Windows 7 👈

Просмотр сертификатов для текущего пользователя:

1. Выберите запустить в меню «Пуск», а затем введите certmgr. msc.

2. Чтобы просмотреть сертификаты, в разделе «Сертификаты — текущий пользователь в левой области» разверните каталог для типа сертификата, который требуется просмотреть.

❤️ Как получить сертификат CISSP

❤️ Что соединяет Каспий и Черное море

❤️ Какое море более соленое Каспийское или Азовское

❤️ Почему Юлия Самойлова инвалид

….