Уважаемые коллеги!

Сообщаем, что Windows 10 в Редакции Корпоративная успешно прошла сертификационные испытания ФСТЭК России по Требованиям доверия.

Полученный сертификат № 4369 подтверждает, что Windows 10 является ОС и соответствует требованиям по безопасности информации, установленным в документах:

Сертифицированная версия в ближайшее время будет запущена в производство и уже доступна к предзаказу. По вопросам, связанным с приобретением сертифицированных версий Windows 10, обращайтесь в отдел продаж компании АЛТЭКС-СОФТ по адресу: sales@altx-soft.ru или по телефону: +7(495)543-31-01.

С уважением, команда АЛТЭКС-СОФТ.

Наш Партнер – Компания Microsoft успешно прошла сертификацию в Федеральной службе по техническому и экспортному контролю (ФСТЭК России) со своей операционной системой (ОС) Windows 10 Корпоративная.

В рамках сертификации ОС прошла проверку на соответствование требованиям безопасности, техническим условиям и на предмет отсутствия недекларированных функциональных возможностей. Выданный сертификат №4369 подтверждает соответствие ОС Windows 10 требованиям доверия 6 уровня, а также требованиям безопасности информации к ОС и профилю защиты ОС типа А шестого класса защиты.

Процесс сертификации по требованиям ФСТЭК России включает в себя детальное исследование исходного кода продукта и всесторонний анализ документации, а соответственно, наличие сертификата подтверждает высокий уровень безопасности ОС Windows 10 и является критически важным документом при рассмотрении вопросов о применении продукта в различных организациях.

Мы всегда следим за сертификацией решений Наших Партнеров. Благодаря данному подходу, мы предлагаем Нашим Клиентам только самые эффективные и современные решения, но и обладающие всеми необходимыми актуальные сертификатами.

В настоящее время ФСТЭК сертифицированы следующие продукты Microsoft:

- клиентская операционная система Microsoft Windows XP Professional, русская версия (включая ОЕМ-производство);

- клиентская операционная система Microsoft Windows Vista (Business, Enterprise, Ultimate), русская версия (включая ОЕМ производство);

- серверная операционная система Microsoft Windows Server 2003 (Standard Edition и Enterprise Edition), русские версии;

- серверная операционная система Microsoft Windows Server 2003 R2 (Standard Edition и Enterprise Edition), русские версии;

- система управления базами данных Microsoft SQL Server 2005 (Standard Edition и Enterprise Edition), русские версии;

- платформа офисных приложений Microsoft Office 2003 Professional, русская версия, включая встроенную технологию управления цифровыми правами документов, работающую с серверной технологией RMS, встроенную в Microsoft Windows Server 2003;

- платформа офисных приложений Microsoft Office 2007 Professional, русская версия, включая встроенную технологию управления цифровыми правами документов, работающую с серверной технологией RMS, встроенную в Windows Server 2003;

- межсетевой экран Microsoft ISA Server 2006 (Standard Edition), русская версия — на соответствие как общим критериям, так и руководящим документам «СВТ. Межсетевые экраны…» по третьему классу защищенности;

- антивирусные продукты Microsoft Forefront для серверов и рабочих станций (Forefront для Exchange Server, Forefront для SharePoint Server, и Forefront Client);

- сервер управления почтовыми сообщениями Microsoft Exchange Server 2007;

- сервер для управления бизнес-процессами Microsoft BizTalk Server 2006 R2;

- серверная операционная система Microsoft Windows Server 2008 (все издания), включая сервер виртуализации Hyper-V, русские версии;

- система управления базами данных Microsoft SQL Server 2008 (все издания), русские версии;

- платформа офисных приложений Microsoft Office Professional Plus 2007, русская версия;

- система управления операциями в информационных системах Microsoft System Center Operations Manager 2007;

- система управления конфигурациями в информационных системах Microsoft System Center Configuration Manager 2007;

- система управления защитой данных в информационных системах Microsoft System Center Data Protection Manager 2007;

- система управления виртуальными машинами в информационных системах Microsoft System Center Virtual Machine Manager 2008;

- система управления отношениями с клиентами Microsoft Dynamics CRM 4.0;

- система управления предприятием Microsoft Dynamics AX 2009;

- система управления предприятием Microsoft Dynamics AX 4.0;

- система управления предприятием Microsoft Dynamics NAV 5.0;

- клиентская операционная система Windows 7 (все издания), русская и английская версии;

- серверная операционная система Windows Server 2008 R2 (все издания), русская и английская версии;

- сервер для управления бизнес процессами Microsoft BizTalk Server 2009 (все издания), русская версия;

- сервер управления идентификацией в гетерогенных системах Microsoft Forefront Identity Manager 2010, русская и английская версии;

- сервер управления почтовыми сообщениями Microsoft Exchange Server 2010 (все издания), русская и английская версии;

- система управления сервисами в информационных системах Microsoft System Center Service Manager 2010, русская и английская версии;

- система управления отношениями с клиентами Microsoft Dynamics CRM 2011, русская версия;

- система управления предприятием Microsoft Dynamics NAV 2009 R2, русская версия;

- платформа офисных приложений Microsoft Office Professional Plus 2010, русская и английская версии;

- система антивирусной защиты Microsoft Forefront Endpoint Protection 2010, русская и английская версии;

- сервер документооборота Microsoft SharePoint Server 2010 (все издания), русская и английская версии;

- сервер коммуникаций Microsoft Lync Server 2010 Enterprise, русская и английская версии;

- система управления предприятием Microsoft Dynamics AX 2012 R2;

- клиентская операционная система Microsoft Windows 8 (версии Windows 8, Windows 8 Профессиональная, Windows 8 Корпоративная);

- серверная операционная система Microsoft Windows Server 2012 (версии Windows Server Standard 2012, Windows Server Datacenter 2012, Windows Storage Server 2012 Standard, Windows Storage Server 2012 Workgroup, Windows server Essentials 2012, Windows Server Foundation 2012);

- система управления информационной структурой Microsoft System Center 2012 (версии Standard и Datacenter);

- система управления базами данных Microsoft SQL Server 2012 (версии Standard, Enterprise, Business Intelligence, Web);

- платформа офисных приложений Office Professional Plus 2013;

- сервер управления виртуальными структурами Microsoft Hyper-V Server 2012;

- система управления информационной структурой Microsoft System Center 2012 R2 (версии Standard и Datacenter);

- система управления отношениями с клиентами Microsoft Dynamics CRM 2013;

- сервер управления почтовыми сообщениями Microsoft Exchange Server 2013 (версии Standard и Enterprise);

- сервер документооборота Microsoft SharePoint Server 2013;

- системы управления базами данных Microsoft SQL Server 2014 в редакциях Enterprise Edition (EE), Business Intelligence (BI), Standard (Std), Web, Express, Express with tools;

- система управления отношениями с клиентами Microsoft Dynamics CRM Server 2015.

В соответствии с полученными сертификатами ФСТЭК, указанные сертифицированные продукты позволяют строить автоматизированные системы до класса защищенности 1Г включительно. Кроме того, те из них которые вышли поcле принятия ФЗ-152 «О персональных данных», сертифицированы и на соответствие законодательству о персональных данных.

В настоящее время во ФСТЭК закончена сертификация следующих продуктов, все отчетные документы находятся в органах по сертификации:

- Lync Server 2013;

- Windows 8.1;

- Windows Server 2012 R2.

Защита информации на уровне операционных систем Windows Server 2012

Защита информации на уровне операционных систем

Требования к защите информации

Обеспечение защиты средств вычислительной техники (СВТ) и

автоматизированных систем (АС) осуществляется системой разграничения

доступа субъектов и объектов доступа, а также обеспечивающими средствами

для этой системы.

Концепция защиты средств вычислительной техники и автоматизированных систем

от несанкционированного доступа к информации утверждена решением

Государственной технической комиссии при Президенте Российской Федерации от

30 марта 1992 г.

Способы реализации системы разграничения доступа (СРД) зависят от

конкретных особенностей СВТ и АС. Возможно применение следующих способов

защиты и любых их сочетаний:

- распределенная СРД и СРД, локализованная в программно-техническом комплексе (ядро защиты);

- СРД в рамках операционной системы, СУБД или прикладных программ;

- СРД в средствах реализации сетевых взаимодействий или на уровне приложений;

- использование криптографических преобразований или методов непосредственного контроля доступа;

- программная и (или) техническая реализация СРД.

В случае использования средств защиты от НСД в государственных информационных системах (ГИС) они должны

быть сертифицированы минимум по 6-ому классу. Средства вычислительной техники при этом должны быть

сертифицированы не менее чем по 5-ому классу.

Кроме того, в ГИС первого и второго классов защищенности

средства защиты от НСД должны быть сертифицированы не ниже чем по 4 уровню

контроля отсутствия недекларированных возможностей.

В информационных системах персональных данных (ИСПДн):

- в ИСПДн 1 уровня защищенности — средства защиты от НСД не ниже 4 класса, а СВТ — не ниже 5 класса;

- в ИСПДн 2 уровня защищенности — средства защиты от НСД не ниже 5 класса, а СВТ — не ниже 5 класса;

- в ИСПДн 3 уровня защищенности — средства защиты от НСД не ниже 6 класса, а СВТ — не ниже 5 класса;

- в ИСПДн 4 уровня защищенности — средства защиты от НСД не ниже 6 класса, а СВТ — не ниже 6 класса.

В ИСПДн первого и второго уровня защищенности должны использоваться

средства защиты информации, также сертифицированные не ниже чем

по 4 уровню

контроля отсутствия недокументированных возможностей (НДВ).

Данные о сертификации средств защиты находится в Государственном реестре

сертифицированных средств защиты информации, администрируемом ФСТЭК России.

В частности, для продукции компании Microsoft имеем:

| № сертификата | Дата внесения в реестр | Срок действия сертификата |

Предназначение средства (область применения), краткая характеристика параметров / (оценка возможности использования в ИСПДн) |

| 1929/1 | 14.05.2010 | 14.05.2019 |

Microsoft Windows Server 2008 Enterprise Edition (SP2)– по 5 классу СВТ (может использоваться в 1Г и может использоваться для защиты информации в ИСПДн до 3 класса включительно) |

| 4006 | 29.08.2018 | 29.08.2023 | MS Windows Server 2016 — по 5 классу защищенности для СВТ |

| 4369 | 10.02.2021 | 10.02.2026 | ОС Microsoft Windows 10 в редакции Корпоративная — требования доверия (6), Требования к ОС, Профиль защиты ОС (А шестого класса защиты. ИТ.ОС.А6.ПЗ) |

Классы защищенности СВТ от НСД

ФСТЭК России устанавливает семь классов защищенности СВТ от НСД к

информации. Самый низкий класс — седьмой, самый высокий — первый. Классы

подразделяются на четыре группы, отличающиеся качественным уровнем защиты:

- первая группа содержит только один седьмой класс;

- вторая группа характеризуется дискреционной защитой и содержит шестой и пятый классы;

- третья группа характеризуется мандатной защитой и содержит четвертый, третий и второй классы;

- четвертая группа характеризуется верифицированной защитой и содержит только первый класс.

Требования безопасности информации к операционным системам

Требования безопасности информации к операционным системам утверждены

приказом ФСТЭК России от 19 августа 2016 г. №119, вступили в силу с 1 июня

2017 г. Устанавливают 3 типа (А, Б, В)

и 6 классов защиты ОС:

- Тип А – ОС общего назначения,

- Тип Б – встраиваемая ОС,

- Тип В – ОС реального времени.

6 класс – самый низкий, 1 класс – самый высокий

Операционные системы 6 класса защиты применяются

в ГИС 3 и 4 классов

защищенности, в АСУТП 3 класса защищенности, в ИСПДн при необходимости

обеспечения 3 и

4 уровней защищенности персональных данных

Операционные системы 1, 2, 3 класса применяются в информационных системах,

обрабатывающих государственную тайну.

Профили защиты операционных систем

Профили защиты операционных систем подробно рассмотрены в следующих методических документах ФСТЭК России:

- Методические документы. Профили защиты операционных систем типов «Б» и «В“. Утверждены ФСТЭК России 11 мая 2017 г.

- Методические документы. Профили защиты операционных систем типа «А“. Утверждены ФСТЭК России 8 февраля 2017 г.

Операционная система Microsoft Windows Server 2012 имеет развитые

встроенные механизмы и средства защиты, а именно:

- разграничение прав и полномочий пользователей с помощью учётных записей и групп;

- разграничение прав (разрешений) на доступ к объектам (на уровне объекта);

- локальная политика безопасности и групповые политики;

- защита реестра и ограничение прав доступа к нему;

- использование шифрующей файловой системы EFS и шифрование диска BitLocker;

- средства обеспечения безопасности сетевых подключений;

- средства аудита.

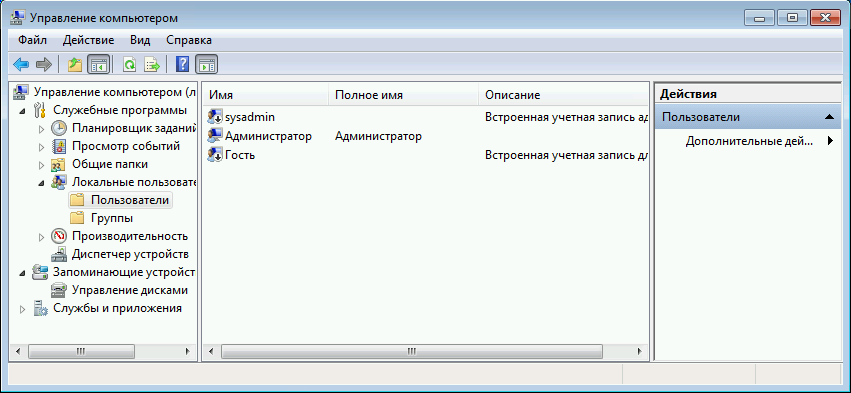

Разграничение полномочий для групп и учетных записей пользователей

Компьютеры, на которых установлена поддерживаемая версия Windows, могут

контролировать использование системных и сетевых ресурсов с помощью

взаимосвязанных механизмов аутентификации и авторизации. После

аутентификации пользователя операционная система Windows использует

встроенные технологии авторизации и контроля доступа для реализации второго

этапа защиты ресурсов: определения, имеет ли аутентифицированный

пользователь правильные разрешения для доступа к ресурсу.

Владельцы объектов обычно предоставляют разрешения группам безопасности, а

не отдельным пользователям. Пользователи и компьютеры, добавленные в

существующие группы, принимают разрешения этой группы. Если объект

(например, папка) может содержать другие объекты (например, подпапки и

файлы), он называется контейнером. В иерархии объектов связь между

контейнером и его содержимым выражается ссылкой на контейнер как на

родителя. Объект в контейнере называется дочерним, а дочерний объект

наследует настройки контроля доступа родительского элемента. Владельцы

объектов часто определяют разрешения для контейнерных объектов, а не

отдельных дочерних объектов, чтобы упростить управление доступом.

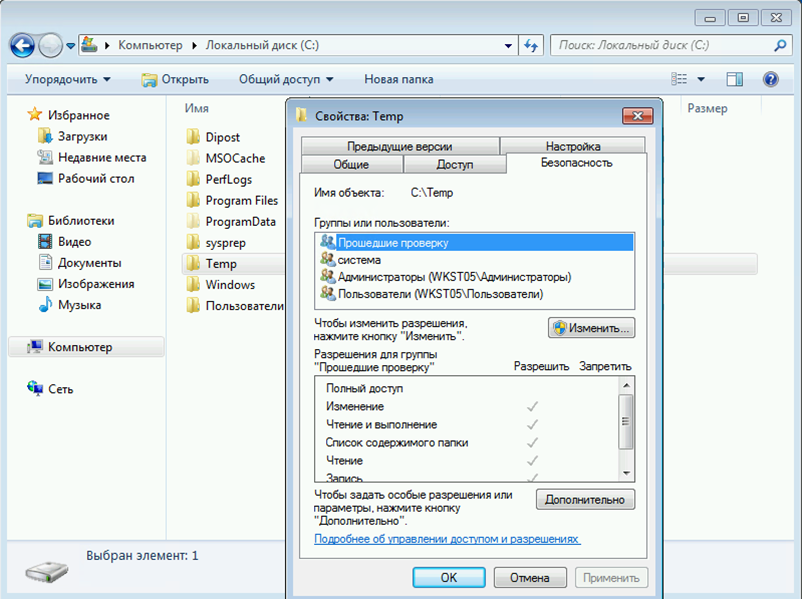

Разрешения на доступ к ресурсам для групп и учетных записей пользователей

Общие ресурсы доступны пользователям и группам, отличным от владельца

ресурса, и их необходимо защищать от несанкционированного использования. В

модели управления доступом пользователи и группы (также называемые

субъектами безопасности) представлены уникальными идентификаторами

безопасности (SID).

Им назначаются права и разрешения, которые информируют

операционную систему о том, что может делать каждый пользователь и группа.

Каждый ресурс имеет владельца, который предоставляет разрешения участникам

безопасности. Во время проверки контроля доступа эти разрешения

проверяются, чтобы определить, какие участники безопасности могут получить

доступ к ресурсу и как они могут получить к нему доступ.

К общим ресурсам относятся файлы, папки, принтеры, разделы реестра и

объекты доменных служб Active Directory (AD DS).

Общие ресурсы используют списки контроля доступа

(ACL) для назначения разрешений. Это позволяет

администраторам ресурсов осуществлять контроль доступа следующими способами:

- запретить доступ неавторизованным пользователям и группам;

- установите четко определенные ограничения на доступ, который предоставляется авторизованным пользователям и группам.

Права доступа определяют тип

доступа, который предоставляется пользователю

или группе для объекта или свойства объекта. Используя пользовательский

интерфейс управления доступом, можно установить разрешения NTFS для таких

объектов, как файлы, объекты Active Directory, объекты реестра или

системные объекты, такие как процессы. Разрешения могут быть предоставлены

любому пользователю, группе или компьютеру. Рекомендуется назначать

разрешения группам, поскольку это повышает производительность системы при

проверке доступа к объекту.

Для любого объекта вы можете предоставить разрешения:

- группы, пользователи и другие объекты с идентификаторами безопасности в домене;

- группы и пользователи в этом домене и любые доверенные домены;

- локальные группы и пользователи на компьютере, где находится объект.

Права доступа к объекту зависят от типа объекта. Например, разрешения,

которые можно прикрепить к файлу, отличаются от разрешений, которые можно

прикрепить к разделу реестра. Однако некоторые разрешения являются общими

для большинства типов объектов:

- чтение;

- изменение;

- смена владельца;

- удаление

Когда устанавливаются разрешения, указываются уровни доступа для групп и

пользователей. Например, можно разрешить одному пользователю читать

содержимое файла, разрешить другому пользователю вносить изменения в файл и

запретить всем другим пользователям доступ к файлу. Можно установить

аналогичные разрешения для принтеров, чтобы определенные пользователи могли

настраивать принтер, а другие пользователи могли только печатать.

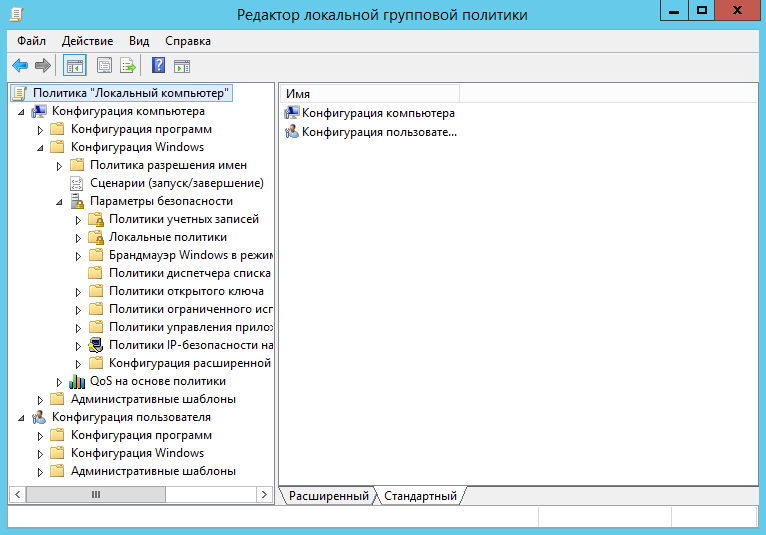

Локальная групповая политика (gpedit.msc)

Политики параметров безопасности — это правила, которые можно настроить на

компьютере или нескольких компьютерах для защиты ресурсов на компьютере или

в сети. Расширение Параметры безопасности

оснастки Редактор локальной

групповой политики (Gpedit.msc)

позволяет определять конфигурации безопасности как часть объекта групповой политики

(GPO). Объекты групповой политики связаны с контейнерами Active Directory,

такими как сайты, домены и организационные единицы, и позволяют администраторам управлять

параметрами безопасности для нескольких компьютеров с любого компьютера,

присоединенного к домену.

Настройки безопасности могут контролировать:

- аутентификацию пользователя в сети или на компьютере;

- ресурсы, к которым пользователям разрешен доступ;

- записывать ли действия пользователя или группы в журнал событий;

- членство в группе.

Для управления настройками безопасности для нескольких компьютеров можно

использовать один из следующих вариантов:

- отредактировать определенные параметры безопасности в объекте групповой политики.

-

использовать оснастку Шаблоны безопасности, чтобы создать шаблон

безопасности, содержащий политики безопасности, которые вы хотите

применить, а затем импортировать шаблон безопасности в объект групповой

политики. Шаблон безопасности — это файл, представляющий конфигурацию

безопасности, который можно импортировать в объект групповой политики,

применить к локальному компьютеру или использовать для анализа

безопасности.

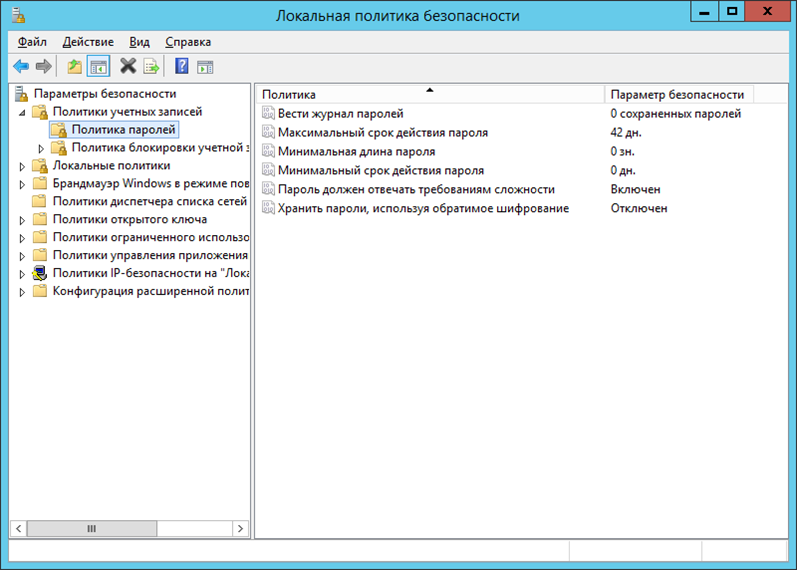

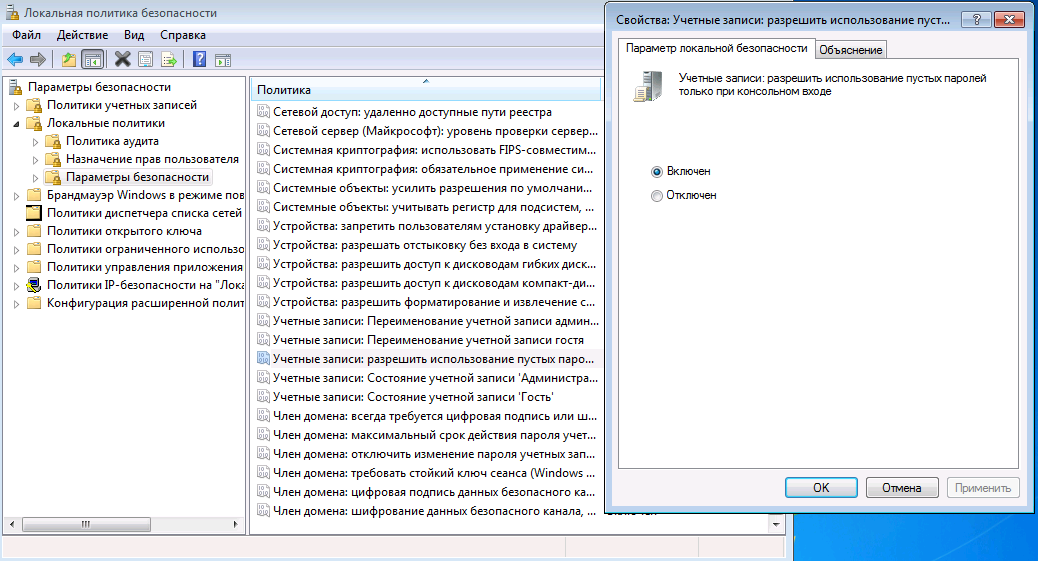

Локальная политика безопасности

Помимо использования групповых политик безопасности Active Directory

следует также использовать локальные политики, так как они затрагивают не

только права пользователей, выполняющих вход через доменную учетную запись,

но и локальные аккаунты. Для управления локальными политиками нужно

использовать соответствующую оснастку Локальная политика безопасности,

вызываемую командой secpol.msc (Выполнить (WIN+R)).

Например, при помощи локальной политики безопасности можно блокировать

RDP-подключения для учетных записей с пустым паролем:

Computer Configuration — Настройки Windows — Настройки безопасности

— Локальные политики безопасности — Параметры безопасности и включите

(Enable) параметр Учетные записи: Разрешить использование пустых паролей

только при консольном входе:

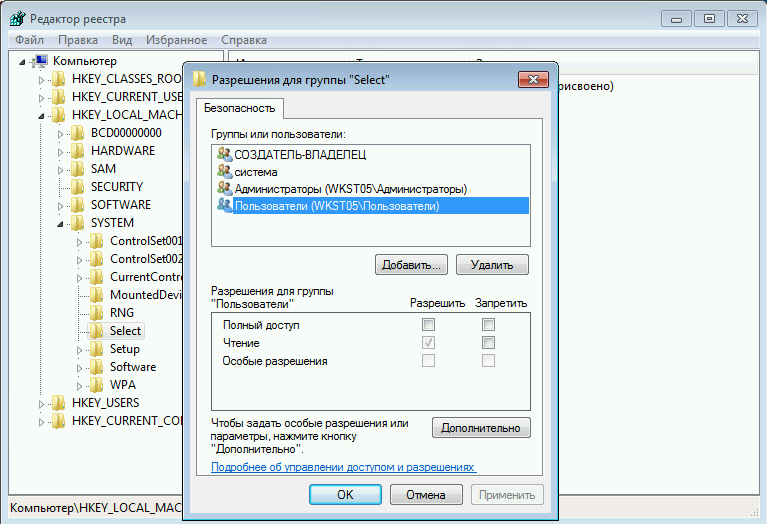

Защита реестра Windows

Реестр, а точнее разделы реестра, также относится к общим ресурсам Windows.

Соответственно к ним также могут быть применены ограничения на доступ

отдельных пользователей или групп:

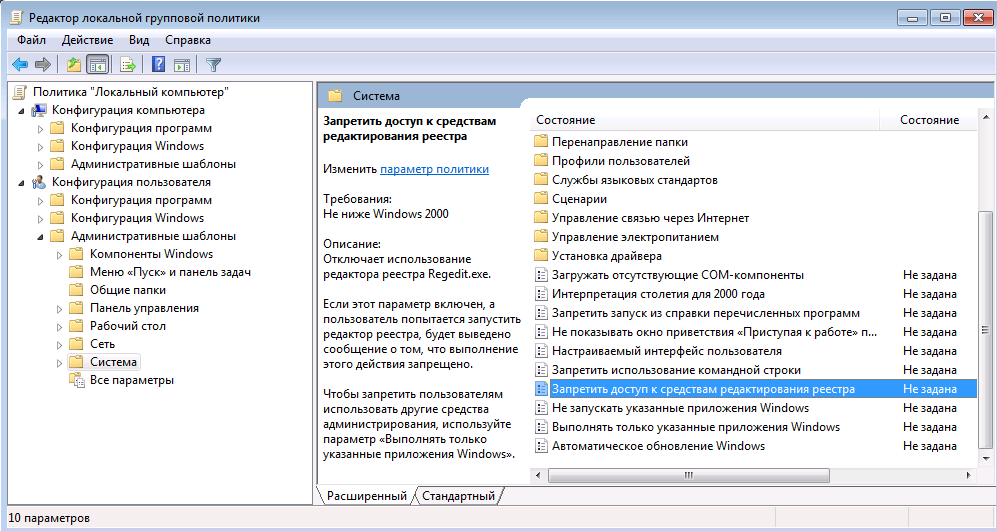

Либо можно через редактор локальной групповой политики полностью запретить доступ к средствам редактирования реестра:

Нажать комбинацию клавиш Win+R, в окне редактирования

следует ввести: gpedit.msc Откроется редактор локальной

групповой политики. В нем в Конфигурация пользователя выбрать

Административные шаблоны далее Система. Из списка найти пункт

Запретить доступ к средствам редактирования реестра и кликнуть на нем

дважды. Выбрать Включить и затем нажать ОК

Шифрующая файловая система EFS

Шифрованная система Encrypting File System (EFS) позволяет быстро

зашифровать и поставить пароль на ваши файлы и папки в системе windows,

используя собственную учетную запись пользователя. Поскольку файлы или

папки были зашифрованы с использованием пароля учетной записи пользователя

windows, другие пользователи на вашей системе, включая администратора, не

может открыть, изменить или переместить папки, или файлы. Система EFS

является полезной, если вы не хотите, чтобы другие пользователи смотрели

ваши файлы и папки.

Encrypting File System и BitLocker это разные системы для шифрования. EFS

считается менее безопасной, чем BitLocker. Любое лицо, знающее пароль

учетной записи, под которой было произведено шифрование, может легко

получить доступ к зашифрованной информации. Вы не сможете шифровать целые

разделы диска, EFS работает только с файлами и папками, а BitLocker

наоборот, только с дисками и съемными носителями.

Средства безопасности сетевых подключений

Операционная система Windows Server 2012 имеет развитые средства

безопасности сетевых подключений:

- брандмауэр Windows в режиме повышенной безопасности;

- политика сети и удаленного доступа — служба маршрутизации и удалённого доступа;

- преобразование сетевых адресов NAT;

- криптографическая аутентификация, использование цифровых подписей и сертификатов безопасности;

- использование виртуальных частных сетей (VPN);

- шифрование передаваемых данных, возможность использования безопасного IP-протокола – Ipsec и протокола TLS.

Брандмауэр Windows позволяет создавать расширенные правила сетевых

подключений для достаточно мощной защиты. Возможно создание правила доступа

к Интернету для программ, белые списки, ограничивать трафик для

определенных портов и IP адресов, не устанавливая сторонних

программ-фаерволов для этого.

Подробнее средства безопасности сетевых подключений рассмотрены в материале

Техническая защита информации в локальных и глобальных сетях»

Атаки становятся все более организованными и продолжительными по времени, хакеры объединяются в группы для разработки новых технологий и способов взлома, совершенствуют киберугрозы. По прогнозам экспертов, в 2020 году число таргетированных взломов корпоративных сетей продолжит расти.

Хакеры ясно осознают, что ахиллесова пята любой компьютерной системы – это человек. Например, по данным компании InfoWatch, почти 78% инцидентов, повлекших компрометацию информации, спровоцированы умышленными или неосторожными действиями персонала.

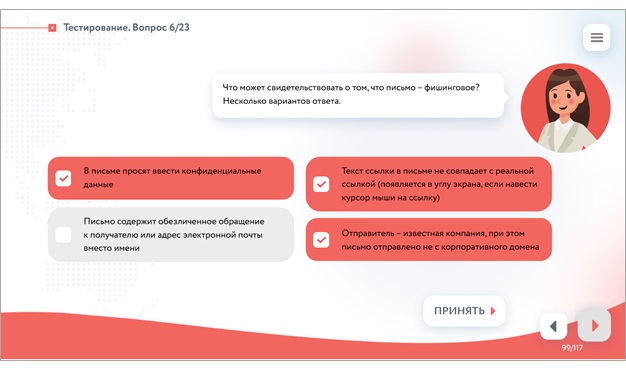

Сотрудники ежедневно получают письма, содержащие вредоносные вложения или ссылки, способные заразить не только компьютер получателя, но и всю сеть организации. Удивительно, но многие люди открывают такие письма, особенно если они пришли от имени «якобы» доверенных организаций, клиентов или контрагентов.

Итак, фишинг входит сегодня в перечень главных угроз в сфере информационной безопасности. Но не только почтовый фишинг. Срабатывают и другие проявления социальной инженерия. Это и голосовой фишинг, когда конфиденциальные данные выманивают обманом, и атаки через SMS и мессенджеры на смартфонах (сообщения в соцсетях, установку вредоносного мобильного приложения, сканирования QR кодов).

Понимают это и руководители компаний, которые высоко ценят результаты своего труда. Именно им учебный центр Softline помогает справиться с проблемой человеческого фактора. Мы повышаем уровень осведомленности сотрудников о возможных угрозах настолько, чтобы свести к минимуму риски возникновения инцидентов по их вине.

Самым продуктивным форматом обучения мы считаем комплексный проект, разработанный в соответствии с политикой по информационной безопасности заказчика.

Комплексный проект по повышению осведомленности

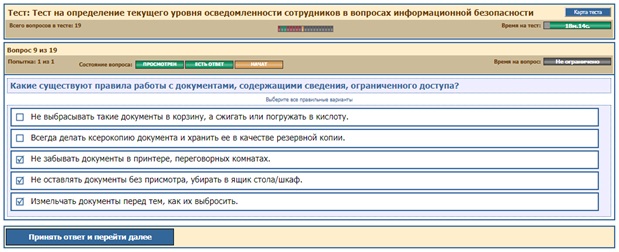

Оценка знаний

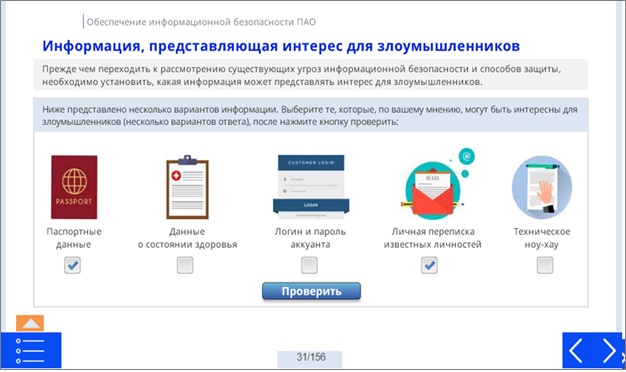

На первом этапе важно получить реалистичную оценку текущего уровня рисков, связанных с вовлеченностью персонала в процессы ИБ и отследить изменение уровня рисков в динамике для оценки влияния ранее проведенных мероприятий. Это можно сделать с помощью тестирования, либо провокационных рассылок.

Обучение

Для прохождения обучения преподаватели разрабатывают инструменты разных форматов: электронные курсы, программы семинаров, тренингов, вебинаров. В учебных материалах простым и доступным языком, с минимальным использованием специальных терминов, излагается информация о требованиях и правилах политики ИБ, принятой у заказчика. Электронные курсы могут быть интегрированы как в систему дистанционного обучения (СДО/LMS) заказчика, так и предоставлены в формате для локального воспроизведения.

Усвоить информацию особенно быстро помогают видеоролики по информационной безопасности. Увлекательные сюжеты делают процесс обучения легким и приятным. Такие ролики можно использовать как первичный инструктаж для новых сотрудников или периодическое напоминание в качестве профилактики.

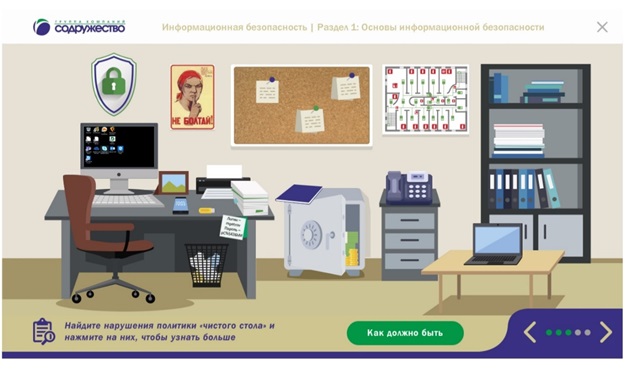

Еще большим эффектом вовлеченности обладают интерактивные материалы: компьютерные, настольные и бизнес-игры. Для поддержания внимания к соблюдению информационной безопасности в компании разрабатываются скринсейверы, плакаты, обучающие почтовые рассылки по темам ИБ, памятки.

Автоматизация обучения и результаты

Процесс обучения можно автоматизировать с помощью системы Awareness Center. Типовой центр включает корпоративный портал, модуль фишинговых рассылок с готовыми шаблонами писем и конструктор для их создания, 14 курсов по ИБ, две интерактивные игры и модуль оценки. Он позволяет проводить тестирование по каждому курсу и собирать результаты, которые транслируются в отчеты, на основе которых формируется статистика.

Awareness Center интегрируется с информационными системами заказчика, такими как Active Directory, СДО, 1С, DLP. Один из сценариев – настроить систему для реагирования на реальные инциденты нарушений безопасности. К примеру, сотрудник распечатал конфиденциальный документ, перешел по небезопасной ссылке, находился на сайтах, непредусмотренных для рабочих задач. Система отслеживает это и назначает для прохождения определенный курс, провести провокационную рассылку, обязать к тестированию, просмотру видеороликов и т.д.

Кейсы

Крупная российская энергетическая компания

Разработан электронный учебный курс для информирования персонала об основных аспектах обеспечения ИБ в компании и мотивации сотрудников на выполнение корпоративных правил безопасности. Предоставлена текстовая информация о видах киберугроз, иллюстрированные пошаговые алгоритмы действий в различных ситуациях, рекомендации по соблюдению регламентов и стандартов ИБ. Для проверки знаний использовались практические упражнения и задания.

Иркутская нефтяная компания

Требовалось переложить разрозненные материалы: презентации, регламенты, таблицы по вопросам ИБ – в единый формат, который позволил бы контролировать усвоение материала при условии ограниченного бюджета. С помощью доступной инфографики, единого корпоративного стиля, грамотному изложению информации проект был реализован в соответствии со всеми требованиями заказчика.

«Мы хорошо понимаем важность осведомленности сотрудников в вопросах информационной безопасности, однако, чтобы организовать качественный процесс обучения собственными силами, требуется много ресурсов, как временных, так и финансовых. Учебный центр Softline предоставил нам свою профессиональную помощь, результатом которой стал электронный курс, выполняющий функцию осведомителя и контролера сотрудников по основам ИБ. На сегодняшний день он успешно функционирует и помогает безопасной работе нашей компании», – Вадим Александрович, начальник отдела информационной безопасности.

ГК «Содружество» (агропромышленная компания)

Стояла задача организовать напоминания работникам ГК о практических требованиях ИБ и развить привычки безопасного обращения с ПК. В итоге был подготовлен курс в игровом формате с анимированным персонажем для закрепления знаний с помощью практических упражнений, а также видеоролик и информационно новостные листы в виде комикса.

«Разработанный по нашим пожеланиям герой прекрасно иллюстрирован и вписан специалистами Softline в учебный курс по информационной безопасности, делая процесс обучения увлекательным и понятным для работников ГК. Интерактивный режим позволяет погрузить пользователей в конкретные ситуации, дать пояснения в тех или иных ситуациях. Итоговая проверка знаний по ИБ в виде теста позволила понять, что подавляющее большинство работников успешно восприняли правила ИБ», – Евгений Баландин, начальник отдела информационной безопасности.

Группа ЧТПЗ (крупная металлургическая компания)

Необходимо было повысить осведомленность сотрудников группы в сфере информационной безопасности. Для этого был создан мультимедийный учебный продукт в формате SCORM на русском языке, предназначенный для внедрения в СДО. Теоретическая часть курса была изложена в текстовом виде с использованием статических и динамических слайдов, разработанного персонажа, инфографики и многого другого.

«В связи с тем, что случаи кибератак на промышленный сектор наиболее распространены, вопрос по разработке курса информационной безопасности стоял для нас очень остро. Мы старались тесно взаимодействовать со специалистами учебного центра Softline и давать конструктивную обратную связь. Благодарю команду проекта от учебного центра Softline: Букис Валерию, Славинскую Ольгу и Булгакову Ольгу. В итоге мы получили результат, который максимально соответствует нашим целям, в рекордно короткие сроки. На текущий момент мы обучили 2100 сотрудников, план 3800. Далее планируется продолжить сотрудничество для внедрения системы автоматизации обучения пользователей», – Станислав Николаевич Журавлев, руководитель направления дистанционного обучения и автоматизации.

Проект для республики Башкортостан

Перед специалистами Учебного центра Softline стояла задача по разработке учебного мультимедийного контента с интерактивными практическими заданиями в области безопасного использования информационных технологий, настройке автоматизированного формирования индивидуальной образовательной траектории по изучению электронного курса.

Основу курса составляют видео- и аудиовизуальные материалы, большая часть заданий подразумевает возможность интерактива. По итогам прохождения курса пользователи могут получить электронные сертификаты. Курс, созданный учебным центром Softline, позволяет пользователям получить полное представление об основах информационной безопасности, удобен в работе и встроен в концепцию развития портала «Электронное образование Республики Башкортостан».

Российская энергетическая компания

В целях повышения осведомленности в сфере ИБ для данной компании учебный центр подготовил flash-ролик, в котором были отражены корпоративные ценности заказчика, а также воссозданы детали офиса, интерьера, вида за окном и т.д. Планируется следующий этап проекта – разработка восьми электронных курсов.

Почему УЦ Softline?

Учебный центр Softline располагает широкими возможностями и опытом по формированию профессиональной квалификации в области информационной безопасности. Повышение уровня личной ответственности сотрудников, автоматизация процессов обучения, профессионально разработанные курсы – все это в компетенции сотрудников центра. Снижение количества типовых нарушений, рисков заражения вредоносными программами, утечек информации в компаниях клиентов – это гарантированный результат.

Посмотреть ролик о том, как Учебный центр Softline повышает осведомленность персонала в области информационной безопасности (Youtube).

Интересуют подробности?

Свяжитесь с Ольгой Славинской, руководителем группы развития комплексных проектов УЦ Softline:

Email: Olga.Slavinskaya@softline.com

Тел.: +7 (495) 2320023, доб. 1542