Инструкция по сбросу (забытого) пароля пользователя Windows при помощи программы Windows Reset Password:

(ВНИМАНИЕ!: сброс пароля приведет к потере ключа шифрования EFS (зашифрованные файлы будут утеряны)

Если у вас нет зашифрованных файлов – можете спокойно продолжать:

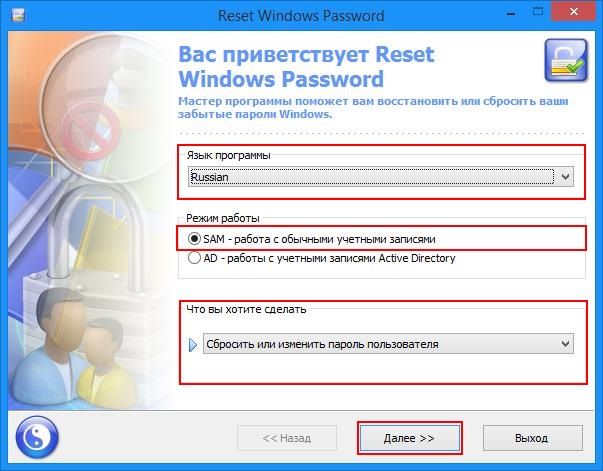

Запускаем Reset Windows Password, выбираем русский язык,

Затем выбираем “Сбросить или изменить пароль пользователя”:

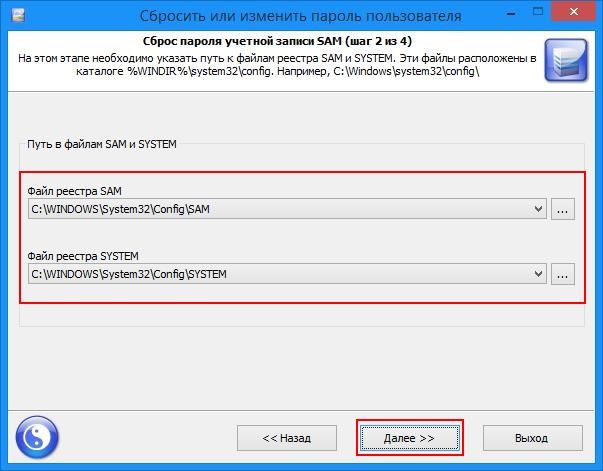

Нажимаем “Далее”, переходим в окно выбора путей к кустам реестра SAM и SYSTEM,

Тут всё определяется автоматически:

(вы можете сами выбрать другую систему из выпадающего списка)

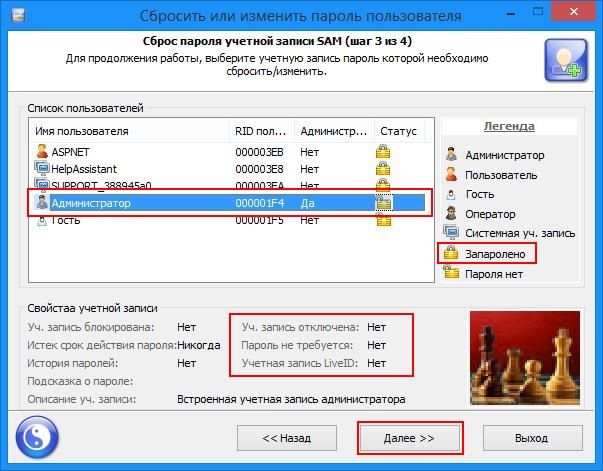

Затем переходим на вкладку выбора пользователя.

Здесь выбираем пользователя, пароль которого требуется изменить (сбросить),

Теперь смотрим указанные на рисунке пункты:

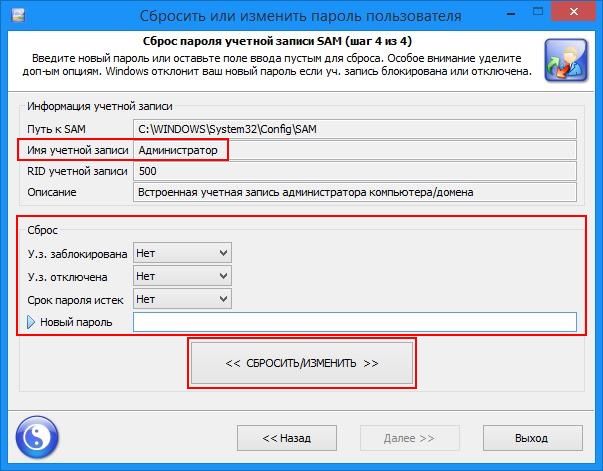

Затем переходим на вкладку модификации пароля.

Здесь еще раз убеждаемся, что выбрали нужного пользователя

Затем выбираем нужные действия в панели “Сброс”

(для сброса пароля просто оставьте поле “Новый пароль” пустым)

(для включения учетной записи (Администратора) переключите пункт “У.з. отключена” на “Нет”)

Затем нажимаем “Сбросить/Изменить”:

P.S.: Перезагрузитесь и попробуйте произвести вход в систему

Прочтите также: Получение доступа к системе без сброса пароля Администратора.

Одним из преимуществ работы в среде Windows 8.1 и 10 с подключением к учётной записи своего аккаунта Microsoft является возможность в любой момент сбросить забытый или несанкционированно изменённый пароль. Для этого нам всего лишь потребуется на время доступ к Интернету с любого другого мобильного или компьютерного устройства. А вот с локальными учётными записями не всё так просто.

Если мы заранее не подготовили штатными средствами Windows специальную флешку (так называемую дискету сброса пароля), но случилось так, что последний мы никак не можем вспомнить, у нас есть только один путь решить проблему — путь использования сторонних средств. Такими средствами являются загрузочные носители, на борту которых присутствует специальный софт для сброса паролей. В составе Live-диска AdminPE есть масса такого софта, и этот диск нам сможет помочь в любой ситуации – и когда мы не можем попасть в локальную учётку, и когда в учётку Microsoft.

AdminPE – это бесплатный Live-диск на базе WinPE для профессиональных системщиков, в котором собран разнообразнейший софт для реанимации Windows. Последнюю актуальную сборку AdminPE10 (на базе, соответственно, WinPE10) можно скачать на торрент-трекерах по ссылкам на официальном сайте Live-диска:

http://adminpe.ru/download/

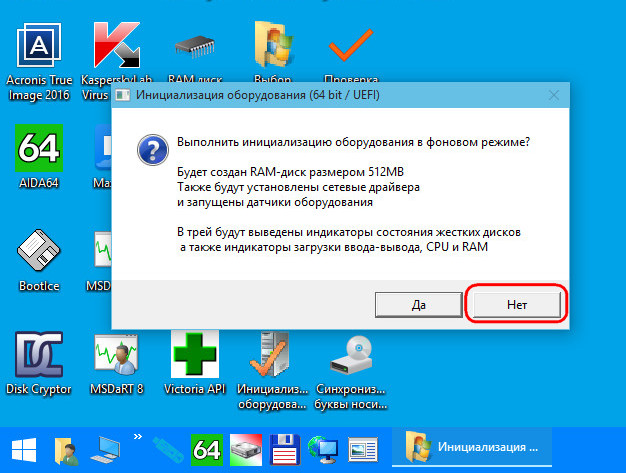

Скачиваем ISO-образ AdminPE, записываем его флешку, загружаем с него компьютер. Специфика этого Live-диска заключается в том, что он загружается с минимальным функционалом, а после запуска предлагает нам создать RAM-диск, подгрузить сетевые драйверы и т.п. В данном случае всё это не нужно. Жмём «Нет».

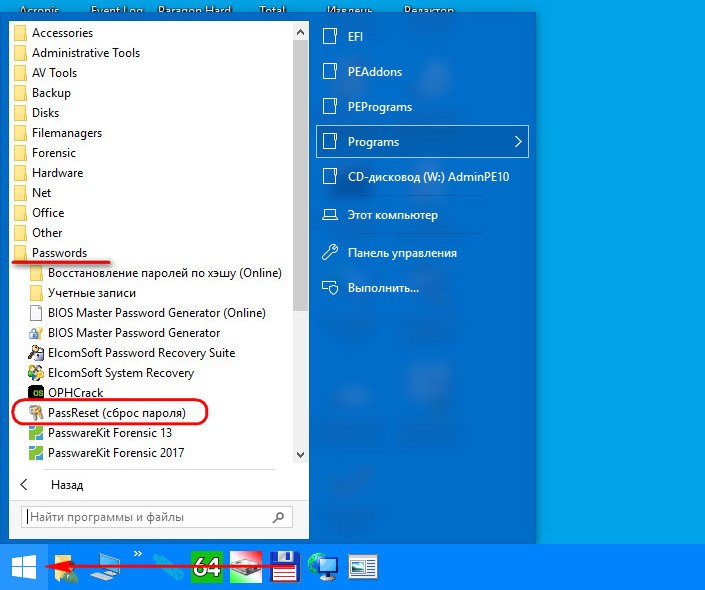

Идём в меню «Пуск», открываем папку «Passwords». И здесь увидим массу программ для сброса паролей. В их числе и BIOS Master Password Generator – скрипт генерации паролей BIOS для ноутбуков, и программа Elcomsoft System Recovery, позволяющая не только сбросить, но и без очевидных следов вмешательства узнать текущий пароль по всем учётным записям устройства. Но если речь идёт конкретно о сбросе пароля к своей учётке Windows, то для этих целей лучше всего использовать небольшую утилиту PassReset.

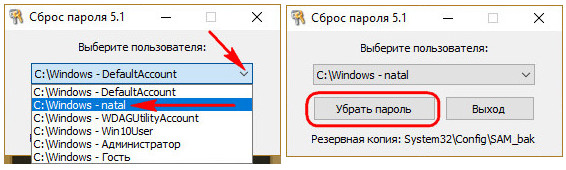

Она, как другие программы, не утруждает пользователя заморочками типа необходимости указания файла реестра, где хранятся пароли. PassReset сама может находить такого рода данные и, соответственно, полностью готова к работе даже с обывателем. В окошке утилиты необходимо из выпадающего списка выбрать нужную учётную запись.

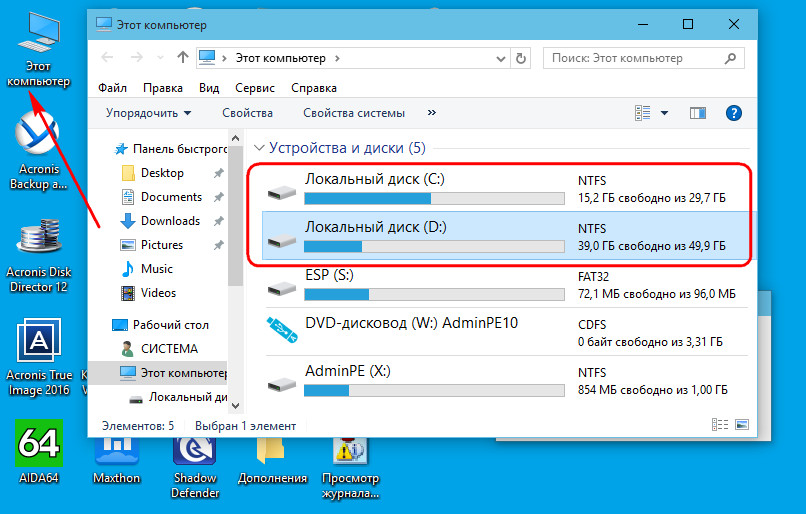

Если на компьютере установлено несколько Windows, и на них есть учётные записи с одинаковыми именами, в перечне PassReset смотрим на путь, указанный перед именем пользователя. А какая из систем на каком разделе определяется, это можно подсмотреть в проводнике WinPE.

Учётные записи Microsoft в перечне могут значится либо по имени локального пользователя (если аккаунт Microsoft подключался после создания локальной учётки), либо по первым буквам электронного адреса.

Итак, выбрали пользователя, жмём «Убрать пароль».

Всё сделано.

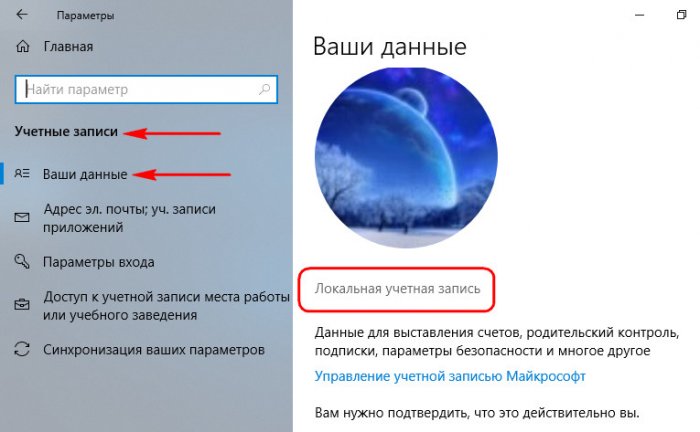

Можем перезагружаться, входить в Windows и придумывать себе новый пароль. Учётные же записи Microsoft превратятся в локальные. И для их возобновления потребуется повторная авторизация с помощью аккаунта Microsoft.

Друзья, привет. На нашем сайте есть раздел статей, посвящённый различным способам сброса пароля Windows. Приведённая ниже информация пополнит этот раздел статей новым способом, как можно убрать пароль от системной учётной записи — локальной или Microsoft. Но на сей раз это будет самый простой способ. Ровно 7 кликов потребуется нам, чтобы избавиться от запароленного входа в операционную систему. Но эти 7 кликов нужно будет сделать на борту Live-диска Сергея Стрельца, в небольшой утилите Password Reset. Как всё это происходит?

Самый лёгкий способ сбросить пароль Windows с помощью Live-диска Сергея Стрельца

Прежде, друзья, напомню, что забытый пароль от учётной записи Microsoft при наличии Интернета и другого компьютерного или мобильного устройства мы всегда сможем изменить на новый прямо на экране блокировки операционной системы. И для этого нам не нужны никакие сторонние средства. Но вот для локальных учёток сброс пароля является проблемой: так, если мы заранее не побеспокоились о создании специальной флешки или не подготовили контрольные вопросы в Win10, для восстановления доступа к компьютеру нам нужно только прибегать к сторонним средствам типа Live-диска от Стрельца.

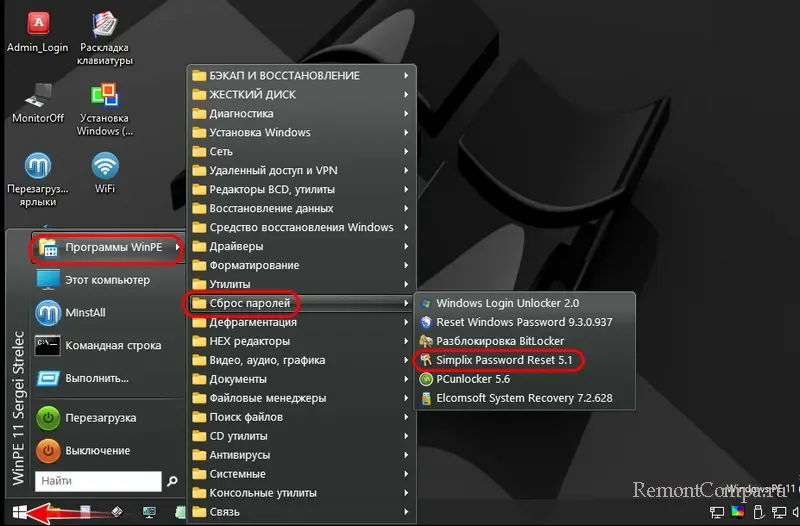

Записываем ISO на флешку, например, программой Rufus 3.1. Загружаем компьютер с этой флешки. Запускаем внутри Live-диска утилиту Password Reset:

Пуск – Программы – Сброс паролей — Simplix Password Reset

В окошке утилиты выбираем свою учётную запись – локальную или Microsoft.

Жмём «Убрать пароль».

Всё.

Вот так всё просто. Можем беспрепятственно заходить на компьютер.

Если учётная запись Microsoft подключалась поверх локальной, в окне утилиты Password Reset она будет значиться по имени локального пользователя. Но если учётка Microsoft подключалась с самого начала, то в окне Password Reset она будет значиться по первым пяти символам адреса электронной почты.

После сброса пароля от учётной записи Microsoft она превратится в локальную.

Система уведомит, что с учёткой возникли проблемы, и нам якобы нужно решить их, повторно введя данные аккаунта Microsoft. При таком повторном введении пароль от учётной записи заработает вновь.

Читаем по данной теме:

- Как сбросить пароль учётной записи Майкрософт в случае, если операционная система не загружается

- Обзор программ Elcomsoft System Recovery и Reset Windows Password! Или как узнать пароль Windows, не оставляя следов взлома учётной записи

- Не запускаются программы на LiveDisk

Представим ситуацию, вы забыли пароль от своей учетной записи. Как быть? Разберем способ сброса пароля учетной записи Windows без применения стороннего ПО.

На страницах моего блога уже присутствует обзор мультизагрузочных WinPE-сборок. Вся их прелесть в том, что они содержат в себе большое количество различных программ на все случаи жизни. И сброс пароля, является одним из этих случаев.

Сброс Пароля

В качестве подопытного кролика будет выступать операционная система Windows 10, установленная в виртуальной машине VirtualBox. В ней будет присутствовать учетная запись с намеренно забытым паролем.

Наша цель, получить доступ к данной учетной записи.

В общем берем в руки установочный Windows-диск и читаем дальше.

Среда Предустановки

Загружаемся с установочного диска Windows. Запустится среда предустановки, на экране появится окно мастера установки.

Нажимаем на клавиатуре сочетание клавиш Shift+F10. Запустится окно командной строки.

По приветствию ввода команд видно, что текущей рабочей директорией является X:\Sources. Нам же нужно перейти в директорию файла SAM, но прежде нужно понять под какой буквой расположен диск с установленной операционной системой Windows. Выполним команду mountvol, чтобы определить все подключенные диски.

В моем случае, в системе подключено четыре диска С, D, X и E. Диск X сразу исключаем, так как он принадлежит среде предустановки. Остальные проверяем командой dir.

В ходе поисков, целевым диском в моем случае, оказался диск D:\. Выполняем смену рабочего диска командной строки на диск D:\, и переходим в каталог \Windows\System32\config.

Проверим содержимое папки на наличие файла SAM командой dir.

Создадим копию данного файла. Выполним для этого команду copy SAM SAM.bkp.

Теперь перейдем на уровень выше, в директорию System32. Команда cd ... Переименуем исполняемый файл Utilman.exe в _Utilman.exe (ren Utilman.exe _Utilman.exe). Скопируем исполняемый файл cmd.exe в эту же директорию, указав в качестве нового имени имя Utilman.exe (copy cmd.exe Utilman.exe). То есть, выполним подмену файла.

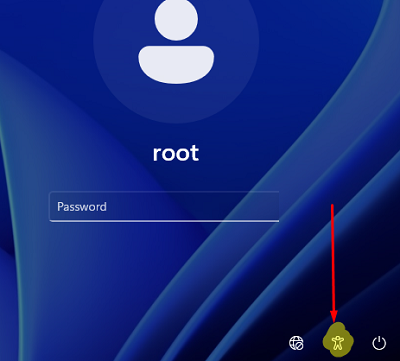

Перезагружаем компьютер с жесткого диска. На экране входа в учетную запись, нажимаем на кнопку специальных возможностей.

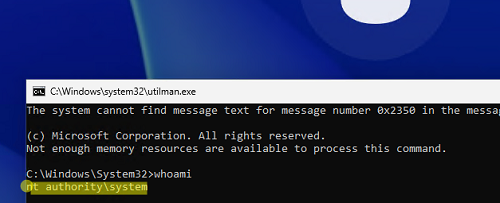

Вместо привычного окна запуска специальных возможностей, запустится окно командной строки.

Запущена она будет от имени пользователя SYSTEM. В этом можно убедиться выполнив команду echo %USERNAME%.

Выполним в консоли команду lusrmgr.msc. Запустится оснастка Локальные пользователи и группы. Через нее, можно будет без каких либо затруднений выполнить сброс, либо изменение пароля необходимого пользователя.

Сброс осуществляется установкой пустого пароля.

На этом сброс пароля можно считать завершенным. Остается только вернуть все как было, то есть переименовать обратно файл _Utilman.exe, предварительно удалив ненастоящий Utilman.exe. Сделать все это, можно уже в работающей основной системе, не обязательно грузиться снова с установочного диска.

Не Utilman’ом Единым

Чуть выше, был применен трюк с переименованием системной программы Utilman.exe. Отвечает она за панель специальных возможностей, вызывается сочетанием клавиш Win+U. Это не единственная программа подлог которой можно совершить. Ниже я перечислю перечень системных программ:

osk.exe — экранная клавиатура, вызывается из меню специальных возможностей.

Magnify.exe — экранная лупа, тоже является частью специальных возможностей. Может вызываться сочетанием клавиш Win++.

sethc.exe — программа запускающаяся при пятикратном нажатии клавиш Shift. В Windows 10, на экране входа, она не работает. Но зато в ее предшественниках, должна.

Бэкап Файла SAM

В процессе описания процедуры сброса пароля, было произведено резервное копирование файла SAM в файл SAM.bkp. После данный файл больше никак не использовался. Зачем нужна резервная копия файла SAM? С помощью резервной копии файла SAM, можно выполнить откат к состоянию до сброса пароля, то есть вернуть сброшенный пароль обратно. Рассмотрим данный процесс более подробно.

Возврат Сброшенного Пароля

Как говорилось ранее, для осуществления отката к состоянию до сброса пароля, потрербуется резервная копия файла SAM, созданная до сброса пароля.

Необходимо снова загрузиться с установочного Windows-диска, войти в командную строку и перейти в ней папку \Windows\System32\config целевой операционной системы. То есть все то, что мы делали в начале процедуры сброса пароля.

Выполняем копирование, текущего файла SAM (сброшенный пароль) в файл _SAM, а файл SAM.bkp (несброшенный пароль) копируем в файл SAM. Делается это все командами copy SAM _SAM и copy SAM.bkp SAM.

Выполняем удаление файлов SAM.LOG* командой del /A SAM.LOGx, где x это цифра. Список всех файлов SAM.LOG можно получить командой dir /A SAM.LOG*. Удалять каждый придется по отдельности (команда del не понимает файловые маски к сожалению). Если этого не сделать, могут иногда возникнуть вот такие ошибки.

Перезагружаем компьютер, и проверяем результат.

Пароль запрашивается. В завершении, не забываем удалить бэкапы файла SAM, а именно SAM.bkp и _SAM. Делать это нужно естественно загрузившись в среде предустановки.

Итог

Мы рассмотрели, ручной способ сброса пароля локальной учетной записи Windows, без применения стороннего программного обеспечения. Все что требуется, это установочный диск Windows.

Сама идея данного способа, хороша тем, что с ее помощью мы получаем в свое распоряжение командную строку с правами системы. Что в свою очередь очень сильно развязывает руки. Хоть Explorer запускай.

Надеюсь данная информация будет полезна вам. А на этом у меня все 😉.

Может случится, что вы забыли пароль для входа в Windows и не можете войти в компьютер. В этой статье мы покажем, как сбросить пароль учетной записи локального администратора в Windows 10/11 и Windows Server 2022/2019/2016 с помощью установочной USB флешки с Windows.

Для сброса пароль локального администратора вам понадобится любой установочный образ с Windows 10 или 11. Проще всего создать загрузочную USB флешку с Windows с помощью утилиты Media Creation Tool, или воспользуйтесь утилитой rufus для записи скачанного ISO образа Windows на USB флешку.

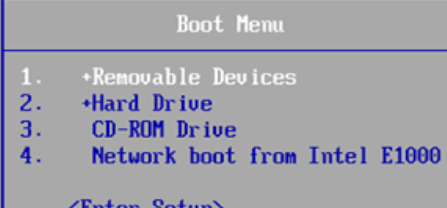

- При загрузке компьютера войдите в настройки BIOS/UEFI и выберите вашу USB флешку в качестве первичного загрузочного устройства. Для этого нужно при загрузке нажать клавишу

F1

,

F2

или

Del

(в зависимости от модели оборудования), найти пункт Boot Order/Boot Device Priority (название пунктов меню и внешний вид зависит от производителя и версии/прошивки BIOS/UEFI компьютера), и выбрать вашу USB флешку (Removable drive) в качестве первого загрузочного устройства; - При загрузке компьютер должна появится надпись Press any key to boot from CD/DVD/USB;

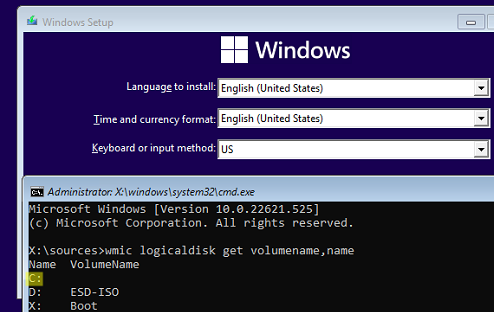

- Перед вами появится окно установки Windows. Нажмите сочетание клавиш

Shift+F10

чтобы открыть окно командной строки; - Теперь вам нужно определить букву диска, которая назначена разделу, на котором установлена ваша Windows. Выполните команду: w

mic logicaldisk get volumename,name - В моем примере видно, что Windows находится на диске

C:

. Именно эту букву мы будем использовать в следующих командах;Если ваш системный диск зашифрован с помощью Bitlocker, и у вас есть пароль для расшифровки, вам нужно сначала расшифровать диск

manage-bde -unlock С: -pw

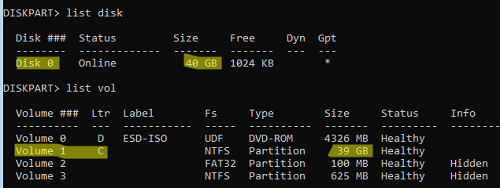

. И только после этого нужно сбросить пароль пользователя.Также вы можете идентифицировать диски и назначенные им буквы разделов в среде WinPE с помощью утилиты diskpart. Выполните последовательно команды:

diskpart

->

list disk

(выведет список доступных жестких дисков) ->

list vol

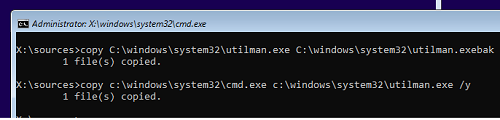

(вывести список раздеолв и назначенные им буквы диски. В нашем примере на компьютере только один диск Disk 0 с GPT разметкой. На нем находится три раздела: системный раздел EFI (с файловой системой FAT32, который содержит загрузчик EFI для Windows), раздел восстановления (Recovery, со средой восстановления Win RE) и основой раздел с файловой системой NTFS и размером 39Гб (разделу назначена буква диска C). - Выполните следующую команду чтобы создать резервную копию оригинального файла utilman.exe:

copy C:\windows\system32\utilman.exe C:\windows\system32\utilman.exebak - Затем замените файл файл utilman.exe файлом cmd.exe:

copy c:\windows\system32\cmd.exe c:\windows\system32\utilman.exe /y

- Извлеките загрузочную флешку/диск с установочным образом Windows и перезагрузите компьютер:

wpeutil reboot - Загрузите в обычном режиме Windows, которая установлена на вашем комьютере. На экране входа в систему нажмите «Специальные возможности» (Easy of access/Accessibility);

- Должно открыться окно командой строки Убедитесь, что данная консоль запущена от имени системы (NT Authority\SYSTEM):

whoami

- Из этой командной строки вы можете управлять локальными учетными записями Windows:

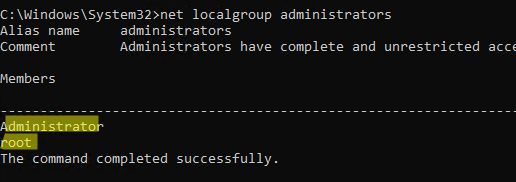

Выведите на компьютере список учетных записей с правами администратора:

net localgroup administratorsВ русской версии Windows в этой и последующих командах нужно заменить название группы Administrators на Администраторы.

В нашем примере в группе два пользователя. Вы можете сбросить пароль любого из этих пользователей, чтобы войти в Windows.

Если данная группа пустая, значит нужно назначить права администратору любому из пользователей Windows. Выведите список всех пользователей:

net

userЧтобы добавить пользователя user1 в группу локальных администраторов, выполните команду:net localgroup administrators user1 /addЕсли на компьютере отсутствуют другие пользователи, кроме встроенной учетной записи Administrator, нужно сбросить пароль этого пользователя.

Если на вашем компьютере используется учетная запись Microsoft, вы можете сбросить ее пароль через _https://account.live.com/password/reset. Если восстановить пароль таким образом не удается, вам нужно включить локальную учетную запись Administrator, сбросить ее пароли и войти под ней. В дальнейшем рекомендуем вам создать отдельного локального пользователя с правами администратора, или добавить нового пользователя с облачной учетной записью Microsoft.

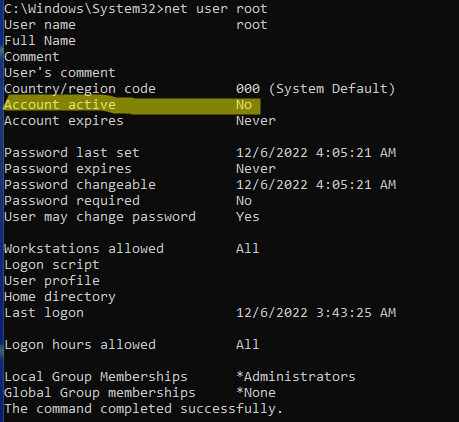

- Чтобы сбросить пароль пользователя (в нашем примере он называется root), выполните команду:

net user root *

Задайте новый пароль и подтвердите его (новый пароль должен соответствовать вашей политике паролей в Windows); - Теперь нужно проверить, что ваша учетная запись включена. Выведите информацию об аккаунте:

net user root

Если пользователь отключен (Account active: No ), его нужно включить:

net user root /active:yes - Перезагрузите компьютер, еще раз загрузитесь с загрузочной USB флешки и замените файл utilman.exe исходным файлом (чтобы не оставлять лазейку в безопасности Windows):

copy c:\windows\system32\utilman.exebak c:\windows\system32\utilman.exe /y

Извлеките флешку, перезагрузите компьютер; - Теперь вы можете войти в Windows с помощью учетной записи, для которой вы сбросили пароль.

Если при входе пользователя появляется ошибка Этот метод входа запрещено использовать для входа в Windows, значит на компьютере включена соответствующая групповая политика. Вы можете отключить ее с помощью редактора локальной GPO (gpedit.msc). Эту консоль также можно запустить из командной строки на экране входа в Windows.

В данном примере мы показали, как сбросить пароль с помощью подмены файла utilman.exe. Этот же способ подмены файлы применим и для исполняемого файла

sethc.exe

. Если вы заменили sethc.exe на cmd.exe, для вызова командной строки на экране входа в Windows достаточно 5 раз нажать клавишу Shift (срабатывает режим залипания и вызывается исполняемый файл sethc.exe).

После сброса пароля пользователя вам будут доступны все файлы в профиле, программы и настройки, сохраненные пароли в диспетчере учетных записей Windows и все другие данные, доступные под пользователем (обратите внимание, что вы можете потерять доступ к файлам, зашифрованным EFS).

Обратите внимание, что если ваш компьютер добавлен в домен Active Directory, то на него могут действовать различные настройки через доменные групповые политики (GPO). В целях безопасности администраторы домена могут назначить на компьютеры специальные политики, которые, например отключают все локальные учетные записи, удаляют локальных пользователей из группы администраторов, или автоматически меняют пароль встроенной учетной записи администратора (через LAPS). Если вам нужно сбросить пароль администратора на таком компьютере, вам сначала нужно сбросить локальные политики и кэш GPO, и затем отключить компьютер от сети. Только после этого вы сможете войти в Windows под локальным админом с новым паролем.