#1

Отправлено 27 January 2009 — 12:45

По многочисленным просьбам наших постоянных телерадиослушателей по телевидению и радиовещанию, выдаю текущую версию Протокола безопасной инсталляции — расширенная версия, с пояснениями и теоретической частью.

Gubarevich_Peter___Windows_XP_and_Server_2003_Installation_Protocol_v1.2__Russian_.pdf 1.5Мб

67130 Количество загрузок Редакция от 14-May-2009

Законченная версия

Optimal_Solutions___Optimal_Product_Guide__Russian__09_Jun_2008.pdf 470.79К

36878 Количество загрузок

Пример Инструкции Пользователя, выдаваемой конечным пользователям (предположительно, домашним) вместе с системой, настроенной по Протоколу.

Учтите, что полный уровень описания со всеми примерами и разъяснениями требует формата целой книги. Это будет не раньше, чем через год. А сейчас комментарии по делу и уточнения — welcome.

-

0

- Наверх

#2

Kazun

Отправлено 27 January 2009 — 12:47

Спасибо за столь полезную и качественную документацию.

-

0

- Наверх

#3

No1te

Отправлено 27 January 2009 — 12:53

Прикреплю пожалуй. И без флуда-оффтопа

-

0

- Наверх

#4

4uHru3

Отправлено 27 January 2009 — 20:02

Спасибо за инфу. Пoка тока мельком взглянул большинство знакомо но вроде кратко и хорошо изложено — это «+»

-

0

- Наверх

#5

OmaXs

Отправлено 28 January 2009 — 06:08

Что-то разницы не заметно между 1.0 и 1.2

-

0

- Наверх

#6

WindowsNT

Отправлено 28 January 2009 — 07:06

Если вы в 1.2 ожидали увидеть «ставьте касперского» или «положитесь на нортон секурити», то такого не будет.

Более подробно разъясняется смысл работы с ограниченными привилегиями, а также комментируются технические настройки. После доработки всех пунктов добавлю скриншотов.

-

0

- Наверх

#7

OmaXs

Отправлено 28 January 2009 — 07:13

WindowsNT

Если вы в 1.2 ожидали увидеть «ставьте касперского» или «положитесь на нортон секурити», то такого не будет.

Более подробно разъясняется смысл работы с ограниченными привилегиями, а также комментируются технические настройки. После доработки всех пунктов добавлю скриншотов.

Понятно.

-

0

- Наверх

#8

Ocume

Отправлено 28 January 2009 — 09:27

Значительно лучше чем первая версия, но некоторые моменты по прежнему спорны.

-

0

- Наверх

#9

WindowsNT

Отправлено 28 January 2009 — 10:26

Значительно лучше чем первая версия, но некоторые моменты по прежнему спорны.

Задавайте вопросы, обсудим. Главное, чтобы не было, как в прошлый раз у некоторых — «это бред», даже не вникая в суть пунктов.

-

0

- Наверх

#10

OmaXs

Отправлено 29 January 2009 — 04:06

WindowsNT

Правильная инсталляция системы для гарантированной защиты от вирусов

Можно было бы расширить теоретическую часть, а также добавить комментарии как то или иное действие помогает защитить компьютер, а mrt.exe не входит в рамки протокола?

-

0

- Наверх

#11

WindowsNT

Отправлено 29 January 2009 — 08:01

По сравнению с версией 1.0 (6 страниц), версия 1.2, даже будучи недоделанной (!), уже выросла до 30 страниц. Прогнозирую около 50. Сей взрывной рост обеспечит документу нечитабельность — его просто будут лениться прочесть, «многа букав». Кстати, это работает уже сейчас — сравните количество комментариев к 1.0 и к 1.2 (заодно, оцените количество скачиваний документа — можно сказать, его почти никто не читал).

Поэтому приходится бороться с собой, урезая какие-то вещи. Комментариев там и без того уже есть, и теоретическая часть занимает пару страниц — по-хорошему, это предел для большинства читателей. Максимум, на что можно пойти — переформулировать каким-то образом всю идею, но чтобы всё осталось кратко и ёмко.

наиболее подробные разъяснения, описания могут быть включены в полную книгу (300 страниц?), а сейчас руководство нацелено на достаточно подготовленного читателя.

mrt в протокол не входит. Протокол нацелен не на лечение, а на недопущение поражения.

-

0

- Наверх

#12

Aelita

Aelita

- Пользователи

- 96 Сообщений:

Новичок

Отправлено 29 January 2009 — 09:31

оцените количество скачиваний документа — можно сказать, его почти никто не читал

Ну, это еще не показатель…

К примеру я, как адимн не очень опытный, принимать участие в обсуждении и задавать вопросы по мере написания не буду, так что жду финальной версии. Потом и почитаю

-

0

- Наверх

#13

Burner

Отправлено 29 January 2009 — 10:17

С большим интересом прочитал. А следующие версии windows планируется включить? XP хоть и самая распространенная, но, думаю, скоро ее доля начнет хорошо сокращаться, ведь по всем обзорам windows 7 показывается как «виста без глюков».

-

0

- Наверх

#14

WindowsNT

Отправлено 29 January 2009 — 10:36

Давным-давно, когда гора Килиманджаро была ещё мааленьким холмиком, правила были разработаны и применены для Windows NT 4; время идёт, возможности NT только расширяются. Всё, что написано, актуальности не потеряло и не потеряет; новое добавлять будем, ессно.

Пока пытаюсь просчитать, как лучше — выпускать отдельный документ по каждой версии ОС? А что с доменами — там же своя специфика, сложности. Выпустить отдельный документ то доменам? А домены тоже разные.

В общем, сначала допишу последние главы, затем добавлю скриншотов, приложу vhd-образ, выпустим полиграфию — тем временем, решим (совместно с желающими) вопрос и рассмотрения Windows 7, и доменов.

-

0

- Наверх

#15

OmaXs

Отправлено 29 January 2009 — 23:42

WindowsNT

По сравнению с версией 1.0 (6 страниц), версия 1.2, даже будучи недоделанной (!), уже выросла до 30 страниц. Прогнозирую около 50. Сей взрывной рост обеспечит документу нечитабельность — его просто будут лениться прочесть, «многа букав». Кстати, это работает уже сейчас — сравните количество комментариев к 1.0 и к 1.2 (заодно, оцените количество скачиваний документа — можно сказать, его почти никто не читал).

Поэтому приходится бороться с собой, урезая какие-то вещи. Комментариев там и без того уже есть, и теоретическая часть занимает пару страниц — по-хорошему, это предел для большинства читателей. Максимум, на что можно пойти — переформулировать каким-то образом всю идею, но чтобы всё осталось кратко и ёмко.

наиболее подробные разъяснения, описания могут быть включены в полную книгу (300 страниц?), а сейчас руководство нацелено на достаточно подготовленного читателя.

mrt в протокол не входит. Протокол нацелен не на лечение, а на недопущение поражения.

Тогда можно начать, что это практическое руководство по бла..бла..бла

-

0

- Наверх

#16

CyberNet

Отправлено 30 January 2009 — 13:45

WindowsNT извени но незачет.

Правильная инсталляция системы для гарантированной защиты от вирусов v1.2

На что-то давать гарантии нельзя, Windows XP большая система, сколько в ней еще есть багов не известно и давать гарантию что после применения всех рекомендаций из этой статьи поможет избавиться от заражения системы — ну как-то непрофессионально, такое только в рекламе бывает.

-

0

- Наверх

#17

WindowsNT

Отправлено 30 January 2009 — 14:05

Гарантии давать можно и нужно.

Применение протокола защищает в 100..1000 раз больше, чем классическая схема «у меня права администратора и работает антивирусный монитор». Столь большой разброс цифр вылезает за счёт того, насколько чётко вы его соблюдаете. У меня 1000.

Антивирусные поставщики ГАРАНТИРУЮТ защиту от вирусов. Выполните поиск в гугле по словам «гарантированная защита от вирусов» и проверьте. Все мы знаем, что грош цена их гарантии — но как я с результатом от 100 до 1000 раз лучшим могу НЕ гарантировать? Начнёшь рассуждать «нууу, стопроцентной гарантии не бывает», что-то мычать насчёт «повышения уровня защищённости, а не гарантии» — и как это будет выглядеть на фоне ИХ гарантий? Никак.

Проведите простой эксперимент.

1. берём пользователя., он хочет быть обслуженным системным администратором.

2. находит в каталоге два телефона, звонит первому «вы можете обеспечить мне безопасность?»

— «нууу, вы знаете, мы тут все инженеры и знаем, что 100% не бывает. мы применяем разделение привилегий, SRP, но 100% не бывает всё равно..»

Звонит второму:

— «гарантирую. легко, я же применяю касперского.»

3. К кому идёт клиент?

4. Каков будет результат его «защиты»?

я не могу не гарантировать. ПРОТОКОЛ ГАРАНТИРУЕТ ЗАЩИТУ ОТ ВИРУСОВ.

А насчёт незачёта обсудим, когда вы его примените. Полно «великих теоретиков», которые не верят «потому, что этого не может быть никогда».

Однако, Протокол успешно годами работает на тысячах машин. Применяйте, вам же дают БЭЗВОЗМЭЗДНО, то есть ДАРОМ.

-

0

- Наверх

#18

CyberNet

Отправлено 30 January 2009 — 14:56

Эх, жаль что у вас как бы это правильно выразить… самоуверенность наверно очень зашкаливает. то что вы написали это хорошо, но все же полную гарантию эта защита в любом случае не даст. От 0day уязвимости вас мало что спасет в том числе — обновления системы, антивирус, SRP, права пользователя и т.д. и т.п.

-

0

- Наверх

#19

Burner

Отправлено 30 January 2009 — 15:07

Насколько я понимаю, протокол все-таки не для конечных пользователей составлен, а для администраторов, поэтому особого смысла в споре из-за формулировок я не вижу. Администратор должен сам понимать что и какую степень защиты обеспечивает.

-

0

- Наверх

#20

WindowsNT

Отправлено 30 January 2009 — 17:41

CyberNet: вам лично разрешаю «защищаться» от вирусов антивирусами ,)

Так понимаю, у вас их эффективность выросла в разы выше, чем у ограниченных привилегий, SRP и прочих account lockout.

Так понимаю, вы уже сильно пострадали от множественных 0day-уязвимостей.. Что ж, такова селяви.

Burner: целевая аудитория указана на стр. 4 Руководства.

-

0

- Наверх

#21

LIvelacE

Отправлено 30 January 2009 — 18:38

Сугубо моё ИМХО

Начинанье хорошее … вернее порыв.

Критика:

Читается легко, но «выглядит» сумбурно. Будто автор хочет разом «втолковать» как надо и как не надо. А как иначе спросите Вы ?!

1-ое. Мало кто заботится о безопасности. (кто-то зеркалит порты и «кормит» потоки snort, централизованно отслеживает логи, собирает алерты антивирусов итд. а кто-то будет уверен в собственной «профессионализме» установив крякнутый антивирус).

2-ое. Аудитория «читателей» ну совсем не похожа на заявленных.

3-е. Формулировка «вопрос-ответ» также формируется с большой натяжкой.

По делу:

Лучше всего (на мой взгляд) создать удобоваримый (для различного контигента) сборник «рецептов». На данный момент данное чтиво не является.

PS. Уберите «Гарантированное»

-

0

- Наверх

#22

Camelot

Отправлено 30 January 2009 — 18:46

Лучше всего (на мой взгляд) создать удобоваримый (для различного контигента) сборник «рецептов»

ими кишит весь интернет. Вся проблема в том, что эти рецепты решают только одну конкретную задачу. При этом, более-менее концептуального решения нету! Скажем, я когда начал интересоваться IT 2,5 года назад у меня была схожая проблема. Рецептов есть миллион, но как концептуально все эти рецепты сложить я не знал и интернет тоже (может и знал, но не говорил мне). А так вот следуя рекомендациям WindowsNT достаточно быстро смог понять направление, в котором следует работать.

PS. Уберите «Гарантированное»

http://www.google.lv…D…mp;aq=f&oq=

смотрим, какой-то PC Tools AntiVirus, Dr.Web, Kaspersky (см вторую страницу) говорят, что они гарантируют! Почему им можно говорить «гарантированная защита», а топикстартеру нельзя?

-

0

- Наверх

#23

LIvelacE

Отправлено 30 January 2009 — 18:53

ими кишит весь интернет.

Поэтому взял в квотировал кавычками. На отдельный вопрос — отдельный ответ — отдельное направление. Люди жаждут быстрого ответа или «куда копать». Читать всё не обязательно.

Почему им можно, а топикстартеру нельзя?

Потому как автор не рекламирует свой продукт с «наилучшей стороны» а публикует свой опыт.

-

0

- Наверх

#24

Camelot

Отправлено 30 January 2009 — 19:05

Люди жаждут быстрого ответа или «куда копать»

это проблема людей, что они этого хотят. Видите ли, люди зачастую сами не знают, что они хотят. Я на этом форуме и на других (даже технет) убедился, что люди массово изобретают велосипеды. Они не могут объяснить причины своих желаний и видят проблему только со своей стороны и видят её лишь субъективно. Они не знают технологий и методом костылей решают какие-то свои локальные задачи. Поэтому нам, как отвечающим, важно из любого топика выявить реальный источник проблем, а не тот, который преподносит топикстартер и решать их наиболее правильно (best practices). Best Practices уже испытаны годами, поэтому не нужно постоянно изобретать что-то новое. Т.е. они на сами не знают, что хотят от этой жизни.

Потому как автор не рекламирует свой продукт с «наилучшей стороны» а публикует свой опыт

а опыт с лучшей стороны рекламировать нельзя?

-

0

- Наверх

#25

LIvelacE

Отправлено 30 January 2009 — 19:27

это проблема людей, что они этого хотят. Видите ли, люди зачастую сами не знают, что они хотят. Я на этом форуме и на других (даже технет) убедился, что люди массово изобретают велосипеды. Они не могут объяснить причины своих желаний и видят проблему только со своей стороны и видят её лишь субъективно. Они не знают технологий и методом костылей решают какие-то свои локальные задачи. Поэтому нам, как отвечающим, важно из любого топика выявить реальный источник проблем, а не тот, который преподносит топикстартер и решать их наиболее правильно (best practices). Best Practices уже испытаны годами, поэтому не нужно постоянно изобретать что-то новое. Т.е. они на сами не знают, что хотят от этой жизни.

Что это было ?! Эмпирическое всепознание ?! Вы случаем не телепат ?! Раз так всё пркрасно понимате …

а опыт с лучшей стороны рекламировать нельзя?

Нельзя. Разжалованы до рядового-флудера

Предложение-идея без продолжения со своей стороны (оглядываясь на предложении по автозамене — продолжение мысли):

При создании темы:

При совпадении ключевых слов (например 127.0.0.1) в теле сообщении темы (и при должном совпадении тега), слово превращаеться в ссылку на wiki и на темы форума где уже это обсуждалось (вплоть до кол-ва постов). То бишь:

Поломалась сетка. Не знаю что делать. Пользуюсь Kerio Winroute.

Получается:

wiki + forum + сопутствующие линки на общедоступную информацию.

-

0

- Наверх

#26

Camelot

Отправлено 30 January 2009 — 19:42

Вы случаем не телепат ?!

приходится иногда подрабатывать.

Нельзя.

а обосновать не надо? Всё-таки, я не понял, почему Касперскому можно, а автору нельзя.

Предложение-идея без продолжения со своей стороны (оглядываясь на предложении по автозамене — продолжение мысли):

я не берусь судить эту идею. Но это уход от темы. Ещё раз: документ является максимально приближенным к концептуальному решению, применение которого в полном объёме оправдано в большинстве случаев. Это рассчитано на массовую публику, а не на единичные и частные случаи.

-

0

- Наверх

#27

WindowsNT

Отправлено 30 January 2009 — 19:45

Потому как автор не рекламирует свой продукт с «наилучшей стороны» а публикует свой опыт.

Де-факто, автор не придумывал ничего. Он показал вам результат применения на практике рекомендаций, представленных в том числе в официальных учебных пособиях Microsoft (и др. источников). Если вы считаете позицию автора неправильной, попросите Microsoft убрать из всех учебников и Technet упоминания защиты методом предоставления минимальных полномочий, а также другие их же рекомендации (настройки политик безопасности, правила работы с группами и т.д.)

Полезное «чтиво»: http://www.google.co…..D0

-

0

- Наверх

#28

LIvelacE

Отправлено 30 January 2009 — 20:07

а обосновать не надо? Всё-таки, я не понял, почему Касперскому можно, а автору нельзя.

Цель. Продавцы того или иного продукта нацелены на результат. Поэтому им «дозволено» оперировать столь «значимыми» оборотами как «гарантированная защита», «хакер не проидет», «нет — спаму». Автор же желает быть «выслушаным» и предвнести свои лепту (на самом деле похвальны старания). Не говоря о том что у каждой ОС есть «свой допуск» в мир безопасности. Если вы понимаете о чем я.

Де-факто, автор не придумывал ничего. Он скомпилировал публике практический опыт применения рекомендаций, представленных в официальных учебных пособиях Microsoft (и др. источников). Если вы считаете позицию автора неправильной, попросите Microsoft убрать из всех учебников и Technet упоминания защиты методом предоставления минимальных полномочий, а также другие их же рекомендации (настройки политик безопасности, правила работы с группами и т.д.)

Вы абсолютно не поняли о чем я (наверное это моя вина). У вас не будет аудитории. Даже для «продвинутых пользователей» — это есть малая отправная точка. Скорее всего Ваше руководство будет «пролистано» и благополучно забыто.

PS. Нет — не хотел.

PSS. Надо еще поработать. Взялся за гуж … (с)

-

0

- Наверх

#29

JaM

Отправлено 30 January 2009 — 20:24

Господа, не о том вы спорите, имхо. Гарантированная или негарантированная, тут даже не в этом должен быть вопрос. Автор может назвать свой труд как ему нравится. Если он считает, что целесообразно так назвать — пожалуйста.

В этом документе есть куча интересных моментов, которые можно обсудить. Первая версия уже была для многих откровением и очень неплохим руководством к действию.

WindowsNT, респект за Ваш труд! Очень полезная информация. Не только для новичков, но и для многих тех, кто считает себя профессионалом. Спасибо!

Причем интересно, что это не какая-то размазня и сплошная вода, а действительное руководство к действию. Конечно, не все описанное найдет у меня в работе применение. Тут есть привязка с местным условиям, но концепция документа важна для понимания процесса. По поводу объема: с удовольствием прочту и следующую редакцию с большим количеством страниц.

-

0

- Наверх

#30

Shurikz

Отправлено 31 January 2009 — 10:19

Половину осилил премерно.

Собственно претензии остались те же, что и к первой версии. Не нравится то, что настройка сети начинается с рабочей станции, а не с сервера, хотя логичней начинать именно с него. А так получается, что настроил рабочую станцию, а только потом начинаешь тоже самое дублировать на сервере. Я бы еще выделил предпочтительность хранения документов пользователей и т.п. именно на сервере, а не на рабочих станциях. А про настройку отдельных рабочих станций или компьютеров в рабочей группе упомянуть в том контексте, что в случае отсутствия сервера и невозможности его приобретения осуществять настройку таким-то образом.

Про организацию домена тоже почти ничего не сказано, хотя опять же, начинать стоит именно с этого.

А-а, ну вот, дочитал до фразы в разделе про SRP «Руководство ориентировано в первую очередь на Windows XP Professional и Windows Server 2003 в рабочих группах». Эту фразу следовало бы разместить в названии самого документа и первым предложением в нем тоже.

Читаю дальше.

-

0

- Наверх

#31

Xaegr

Отправлено 31 January 2009 — 10:48

На что-то давать гарантии нельзя, Windows XP большая система, сколько в ней еще есть багов не известно и давать гарантию что после применения всех рекомендаций из этой статьи поможет избавиться от заражения системы — ну как-то непрофессионально, такое только в рекламе бывает.

PS. Уберите «Гарантированное»

+10.

Антивирусные поставщики ГАРАНТИРУЮТ защиту от вирусов.

Почему им можно говорить «гарантированная защита», а топикстартеру нельзя?

Потому что они продавцы а не IT Pro. Это маркетинг. Не путайте маркетинг с профессионализмом.

WindowsNT, я уже писал что против подобных фраз. Я всегда утверждал, и буду утверждать, что тот кто обещает абсолютную защиту и безопасность — либо врёт, либо совершенно не разбирается в вопросе. В данном случае мне хочется верить что просто вкралась досадная опечатка, на которой автор упорствует из принципа.

Я никогда не буду никому рекомендовать руководство с «гарантированной защитой от вирусов». Это уронит мой авторитет.

Я еще не читал эту обновлённую версию, но судя по тому что такие фразы были оставленны — не сильно многое изменилось относительно предварительной. Да, может быть такое руководство к действию поможет кому то, но для того чтобы это пошло действительно на пользу, у человека должна быть хорошо развита способность отделять зёрна от плевел, и не слепо следовать «протоколу» (что безусловно полезно в вашей компании для контроля подчинённых администраторов), а самостоятельно анализировать, принимать и находить решения. А такие люди прекрасно справятся с имеющейся в широком ассортименте документацией, учебниками MS, статьями на TechNet и других ресурсах, где всё это изложено профессиональным языком, и без мифических 100% гарантий.

Вот такое вот IMHO.

-

0

- Наверх

#32

ewgenposmith

Отправлено 31 January 2009 — 11:44

Автору респект.

Всего пару месяцев работаю под ограниченной учёткой, и перменил SRP белый список, и семантика, который до этого периодически что нибудь вылавливал, оставил без работы. Дома при переустановке ОС вообще не стал лепить антивирусник, и тоже более 2-х месяцев всё ОК.

Мануал ещё до конца не дочитал, но увидел фразу которая режет глаз:

инсталляция или запуск любой новой программы с правами Администратора должны иметь соответствующее обоснование, а инсталляционные файлы должны пройти антивирусную проверку.

получается что бы установить какую-нибудь программу нужно её проверить на вирусы антивирусной программой, а если мы не доверяем антивирусной программе, какой смысл в этих телодвижениях?

Может быть правильнее было бы как-нибудь так: инсталляционные файлы должны приобретаться из официальных(\надёжных\проверенных) источников.

-

0

- Наверх

#33

Lord Kaho

Отправлено 31 January 2009 — 11:57

Может быть правильнее было бы как-нибудь так: инсталляционные файлы должны приобретаться из официальных(\надёжных\проверенных) источников.

Надежных и проверенных источников не существует. В качестве частного случая могу привести вирусы на дисках от intel/microsoft/etc.

-

0

- Наверх

#34

ewgenposmith

Отправлено 31 January 2009 — 12:04

Надежных и проверенных источников не существует. В качестве частного случая могу привести вирусы на дисках от intel/microsoft/etc.

в таких случаях, как я понимаю, поставщик должен возместить ущерб, который нанёс вирус

-

0

- Наверх

#35

Lord Kaho

Отправлено 31 January 2009 — 12:06

в таких случаях, как я понимаю, поставщик должен возместить ущерб, который нанёс вирус

Попробуйте. Если сумеете отсудить/доказать ущерб и после этого еще и деньги получить, то возможно станете первым кому это удалось.

-

0

- Наверх

#36

Xaegr

Отправлено 31 January 2009 — 12:25

получается что бы установить какую-нибудь программу нужно её проверить на вирусы антивирусной программой, а если мы не доверяем антивирусной программе, какой смысл в этих телодвижениях?

WindowsNT, вот типичный пример непонимания концепции и восприятия как религиозных принципов — «Антивирусы = зло».

ewgenposmith, антивирусы плохи не тем что они зло. И не тем что они беспомощны. Они позволяют избавиться от 90+% угроз. И не стоит обижаться на то что продавцы обещали 100% — каждый профессионал понимает что это просто marketing bullshit. Но и SRP не позволяет обеспечить 100% защиты. И работа под пользователем, и брандмауэры, и обновления ОС. Но применяя технологии совместно, с пониманием их сильных и слабых сторон, можно свести вероятность угрозы к минимуму.

-

0

- Наверх

#37

Camelot

Отправлено 31 January 2009 — 12:50

Потому что они продавцы а не IT Pro. Это маркетинг.

ога. Получается, что Касперский или симантек врут, но вы им верите и идёте покупать их продукт.

-

0

- Наверх

#38

Burner

Отправлено 31 January 2009 — 13:09

ога. Получается, что Касперский или симантек врут, но вы им верите и идёте покупать их продукт.

Ну а если Microsoft верить, то другие операционные системы как бы вообще не нужны=). Реально если смотреть на вещи, «продвинутые пользователи» читать это руководство не будут. А администраторам, не понимающим условность 100%, вообще не стоит работать администраторами.

-

0

- Наверх

#39

Camelot

Отправлено 31 January 2009 — 13:10

то другие операционные системы как бы вообще не нужны

мне они не нужны вообще. И?

-

0

- Наверх

#40

Xaegr

Отправлено 31 January 2009 — 13:26

ога. Получается, что Касперский или симантек врут, но вы им верите и идёте покупать их продукт.

Евгений заявлял что его антивирус обеспечивает 100% защиту? Не надо грязи.

То что маркетологи занимаются своей работой — это действительно другое. Вы же не верите что если будете пить пиво Х то на вас будут кидаться все девушки подряд?

Если специалист по производству пива, или просто ценитель скажет вам такое, то он либо шутит, либо мешал его с водкой в больших количествах

Я не покупал антивирусы, но пользователям рекомендую в обязательном порядке купить себе домой антивирус, и обновляться. Касперский, симантек, неважно. Да, я им говорю что они не обеспечивают 100% защиты, разумеется. Но это не значит что стоит отказываться от оставшихся 95%. И не значит что какое либо другое средство может обеспечить 100% защиту.

-

0

- Наверх

#41

Camelot

Отправлено 31 January 2009 — 13:38

Евгений заявлял что его антивирус обеспечивает 100% защиту?

о..сразу как встали в защиту ну не сам Евгений, так его команда так нам преподносит.

http://www.kaspersky.ru/products

Защитите ваш домашний компьютер от всех современных интернет-угроз: вирусов, хакерских атак, спама и программ класса spyware.

То что маркетологи занимаются своей работой — это действительно другое.

это не другое. Это продажа продукта. Это бизнес. Вполне естественное желание того же Касперского — продать как можно больше. И для этого в дело включается маркетинг, который привирая увеличивает продажи.

В принципе, антивирус вполне допускается в качестве вторичной меры. Но не более.

-

0

- Наверх

#42

ewgenposmith

Отправлено 31 January 2009 — 14:38

вот типичный пример непонимания концепции и восприятия как религиозных принципов — «Антивирусы = зло».

это типичный пример восприятия антивирусных программ как выброшенных на ветер денег.

Xaegr как я сказал в передыдущем посте комфортно обхожусь без антивирусника около двух месяцев, если верить автору(а у меня нет оснований ему не верить) он гораздо большее время обходится без антивирусов.

Что это означает? не вышел ещё вирус который свалил бы предложенную автором защиту? помоему бред.

P.S. Здаётся мне вы сами причастны к разработке какого нибудь антивируса.

-

0

- Наверх

#43

WingDog

Отправлено 31 January 2009 — 14:44

с умилением смотрел бы на сетку в пару тысяч хостов ожидавших пока МС родит заплатку от Нимбы или Сассера.

моё мнение: это нельзя выкладывать в общий доступ пока автор не излечится от своей 100% правильности и непогрешимости.

могу порекомендовать почитать Петра Щепку. тоже наваял книгу, от которой колики от хохота.

особо интересена сия защита от снифа хешей.

-

0

- Наверх

#44

WindowsNT

Отправлено 31 January 2009 — 15:02

с умилением смотрел бы на сетку в пару тысяч хостов ожидавших пока МС родит заплатку от Нимбы или Сассера.

Заплатки были выпущены ЗА НЕСКОЛЬКО МЕСЯЦЕВ ДО САССЕРОВ.

-

0

- Наверх

#45

WindowsNT

Отправлено 31 January 2009 — 15:20

Половину осилил премерно.

Собственно претензии остались те же, что и к первой версии. Не нравится то, что настройка сети начинается с рабочей станции, а не с сервера, хотя логичней начинать именно с него. А так получается, что настроил рабочую станцию, а только потом начинаешь тоже самое дублировать на сервере. Я бы еще выделил предпочтительность хранения документов пользователей и т.п. именно на сервере, а не на рабочих станциях. А про настройку отдельных рабочих станций или компьютеров в рабочей группе упомянуть в том контексте, что в случае отсутствия сервера и невозможности его приобретения осуществять настройку таким-то образом.

Про организацию домена тоже почти ничего не сказано, хотя опять же, начинать стоит именно с этого.А-а, ну вот, дочитал до фразы в разделе про SRP «Руководство ориентировано в первую очередь на Windows XP Professional и Windows Server 2003 в рабочих группах». Эту фразу следовало бы разместить в названии самого документа и первым предложением в нем тоже.

Читаю дальше.

Безопасность начинается с рабочих мест — тех точек, с которыми пользователи соприкасаются в первую очередь, а не «firewall на линуксе». Более того — всегда следует идти от простого к сложному, поэтому описание сервера идёт на 1 (одну) страницу следом за описанием рабочих станций. Не через 100 и не через 200 страниц.

стр. 8, п.4.1 «Пример Правил для рабочей станции»: «…рекомендуется хранить на центральном компьютере..», «..Для случаев, когда это недостижимо, создайте и используйте локальный каталог.. «

стр. 3, п.1 «Цель данного документа»: «..как правильно установить операционную систему Microsoft Windows XP Professional, Windows 2003 Server ..для безопасной работы во внедоменной среде..»

Про организацию домена читайте одну строчку выше. Домены описываются отдельным протоколом, целью данного протокола домены не являются.

Обидно, что из пистолета нельзя застрелить самолёт. Но целью пистолета самолёт не является. Плохой инструмент пистолет, придётся прекратить его производство.

Неумение человека читать вызывает только сожаление.

«Умение читать — первое умение Администратора», Iй закон администрирования.

-

0

- Наверх

#46

LIvelacE

Отправлено 31 January 2009 — 15:20

А с «гарантированным» боритесь, успехов .) Только метода защиты от вирусов более эффективного, чем описан в Протоколе, нет и не предвидится.

Если будут вопросы по конкретным пунктам — можно обсудить. А кидаться ошмётками «удобоваримым это чтиво не является» — лишь проявление ваших комплексов.

Ну что уж тут поделать. Раз вы не выносите любого вида критику (по делу и не совсем) — то трудно вам придеться.

Заметьте многоуважаемый автор — начало моего поста выглядило так

Сугубо моё ИМХО

Начинанье хорошее … вернее порыв.Критика:

Читается легко, но «выглядит» сумбурно. Будто автор хочет разом «втолковать» как надо и как не надо. А как иначе спросите Вы ?!

…

Я надеялся, что это Вам как-то поможет. Видимо нет. Заостряя внимание на «техническом содержании» Вашего документа Вы не оглядываетесь на то как воспринимается людьми представленная информация. Я написал как я её вижу. Возможно вам глубоко настрать на моё «виденье» — но к чему были эти «ошметки» и «комплексы» ?!

PS. Создаите что-то типа «1000 и одна ошибка начинающего Сисадмина»

-

0

- Наверх

#47

Xaegr

Отправлено 31 January 2009 — 15:20

Xaegr как я сказал в передыдущем посте комфортно обхожусь без антивирусника около двух месяцев

Круто. А я обхожусь без антивируса уже лет 5, что с того?

Что это означает? не вышел ещё вирус который свалил бы предложенную автором защиту? помоему бред.

Без комментариев.

P.S. Здаётся мне вы сами причастны к разработке какого нибудь антивируса.

Всех сразу, у нас конгломерат.

WindowsNT этого хотел? Блин, я и не думал что окажусь так близко к правде когда упомянул религию Теперь ты обещаешь абсолютную защиту, и её покупают. По-моему ты сейчас оказался в ситуации борца с драконами.

-

0

- Наверх

#48

WindowsNT

Отправлено 31 January 2009 — 15:25

вот типичный пример непонимания концепции и восприятия как религиозных принципов — «Антивирусы = зло».

это типичный пример восприятия антивирусных программ как выброшенных на ветер денег.

Xaegr как я сказал в передыдущем посте комфортно обхожусь без антивирусника около двух месяцев, если верить автору(а у меня нет оснований ему не верить) он гораздо большее время обходится без антивирусов.

Что это означает? не вышел ещё вирус который свалил бы предложенную автором защиту? помоему бред.P.S. Здаётся мне вы сами причастны к разработке какого нибудь антивируса.

Конкретнее — 12+ лет на 1000+ машинах в 50+ компаниях. Это только то, что находится(находилось) непосредственно под моим управлением. Бывшие сотрудники и ученики применяют Протокол столь же широко на протяжении длительного времени.

Здесь не в причастности проблема. А в том, что люди не хотят и каплю ума приложить. «Этого не может быть потому, что не может быть никогда». «Я Пастернака не читал, но осуждаю». Если бы они хотя бы ПОПРОБОВАЛИ применить основные положения (работа только с ограниченными привилегиями, своевременная установка обновлений, security options, SRP), критики просто НЕ БЫЛО БЫ, могли бы быть лишь уточнения и улучшения Протокола.

-

0

- Наверх

#49

Xaegr

Отправлено 31 January 2009 — 15:31

Здесь не в причастности проблема. А в том, что люди не хотят и каплю ума приложить. «Этого не может быть потому, что не может быть никогда». «Я Пастернака не читал, но осуждаю». Если бы они хотя бы ПОПРОБОВАЛИ применить основные положения (работа только с ограниченными привилегиями, своевременная установка обновлений, security options, SRP), критики просто НЕ БЫЛО БЫ, могли бы быть лишь уточнения и улучшения Протокола.

Питайтесь правильно

Сам Хенк продиктовал это письмо.

I’m out.

-

0

- Наверх

#50

WindowsNT

Отправлено 31 January 2009 — 15:33

Ну что уж тут поделать. Раз вы не выносите любого вида критику (по делу и не совсем) — то трудно вам придеться.

Да, я не приемлю квадратно-гнездовое калоразбрасывание.

Критика должна быть по существу «пункт такой-то: автор утверждает ЭТО. Но существует контраргумент ТАКОЙ-ТО. Что есть возразить?» А сейчас начинается просто поток лжи. Один врёт «автор был против доменов» (бесстыдная ложь, автор всегда и только ЗА домены. Наоборот — ему приходится местами бороться ЗА применение доменов), другой ему поддакивает «даа, туфту сказал автор, как можно против доменов».

На мой взгляд, посты следует вытереть и начать сначала. Любой пост без упоминания конкретного пункта Протокола (или глобальной части) следует убрать.

Неконкретика и неконструктивизм, на мой взгляд, означают, что вам нечего возразить. Руководство вам никто не навязывает. Не хотите — не берите.

Знаете, подобные проблемы я уже прошёл 10 лет тому обратно. Тогда идеология касалась продвижения использования Windows NT дома и на предприятиях — стабильная, безопасная система. Но было много (очень много) крайне некомпетентной критики, обсмеивания и калометания — «Windows 98 лучше, что вы нам тут говорите .)) «. Время прошло, Windows NT победила — и что теперь говорят те критики? Несут новую чушь. Сейчас идёт десятилетие борьбы за работу только с ограниченными привилегиями, и я готов к этому. Все вы там будете.

-

0

- Наверх

Время на прочтение3 мин

Количество просмотров32K

На Хабре неоднократно обсуждалось, что сторонние антивирусы — источник дополнительной угрозы. Они внедряются в ОС на уровне ядра и увеличивают поверхность атаки за счёт собственных уязвимостей. Некоторые специалисты говорят, что сторонние антивирусы лучше удалить. Хотя в некоторых случаях их использование всё-таки имеет смысл.

Но есть и хорошая новость. В состав ОС Windows входит стандартный антивирус Windows Defender. Это простая и добротная программа. Но для максимальной эффективности желательно её укрепить специальными настройками, которые по умолчанию отключены.

Windows Defender (известен также как Microsoft Defender и Защитник Windows) — простой, но качественный антивирус, встроенный в последние версии Windows. Там есть средства для контроля приложений, встроенный брэндмауэр (файрвол) и средства для защиты в реальном времени.

Настройки управления Windows Defender отличаются от GUI коммерческих антивирусов. Здесь множество опций. Хотя все они подробно описаны в документации, добраться до них не так легко.

По умолчанию Defender устанавливается со стандартными параметрами, которые не оптимальны. Небольшие изменения конфигурации позволяют значительно улучшить защиту домашних ПК.

Ряд ключевых настроек Windows Defender изменяется через локальную групповую политику. Их можно менять двумя способами:

- через редактор локальной групповой политики (Local Group Policy Editor,

gpedit.msc), который по умолчанию доступен только в версиях Windows Pro/Enterprise; - через консоль PowerShell.

В принципе, второй вариант проще и быстрее, хотя кому-то ближе по душе GUI. Ниже используются оба варианта.

Интервал обновления вирусных сигнатур

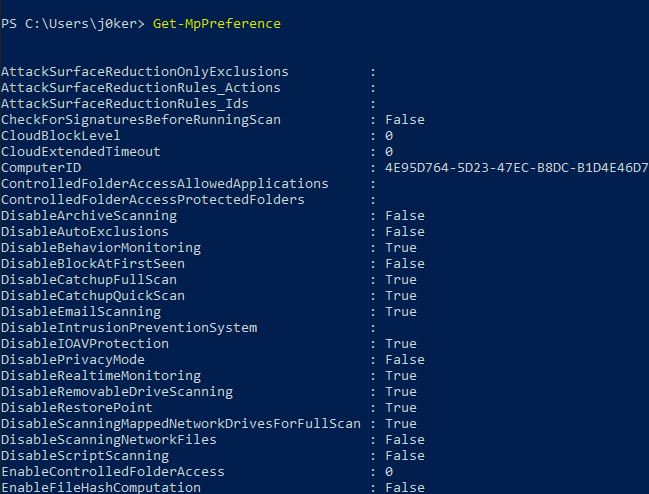

Запускаем PowerShell от имени администратора и набираем Get-MpPreference, чтобы посмотреть текущую конфигурацию Защитника:

Устанавливаем интервал обновления сигнатур на 1 час:

Set-MpPreference -SignatureUpdateInterval 1Есть смысл также проверять новые сигнатуры перед каждым сканированием:

Set-MpPreference -CheckForSignaturesBeforeRunningScan 1

Другие параметры Set-MpPreference, которые можно изменить из консоли, указаны в документации.

Аналогичные настройки есть в редакторе локальной групповой политики. Если у вас версия Windows ниже Pro/Enterprise, то нужно сначала активировать редактор. Вот скрипт для Windows 10 и скрипт для Windows 11.

После активации редактора запускаем его:

gpedit.mscТам несложно найти все те же настройки, которые указаны в консоли.

Включить MAPS

Microsoft Advanced Protection Service (MAPS) — улучшенная защита в реальном времени с подключением нескольких облачных функций и некоторых передовых технологий. Это бесплатная экспериментальная функция, которая выключена по умолчанию.

Подключение в консоли через Set-MpPreference по примеру выше:

CloudBlockLevel: уровень блокировки, рекомендуется5 - High blocking level, хотя можно и более высокий.CloudExtendedTimeout: таймаут, рекомендуется установить на 50 секунд.MAPSReporting, отправка отчётов в Microsoft: 0 — отключена, 2 — расширенные отчёты (Advanced Membership), 1 — только базовые данные (Basic Membership).SubmitSamplesConsent: отправка образцов в Microsoft: 0 — всегда спрашивать, 1 — автоматически отправлять безопасные образцы, 2 — никогда не отправлять, 3 — отправлять все образцы автоматически.

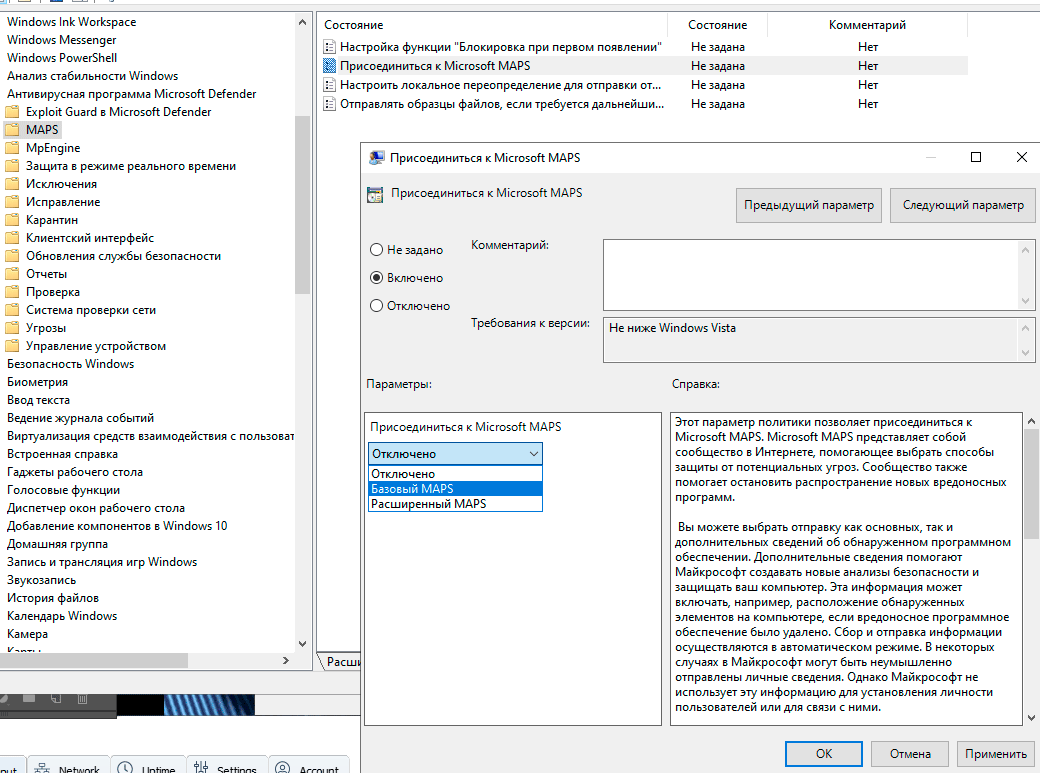

Включение MAPS в редакторе групповой политики:

Конфигурация компьютера → Административные шаблоны → Компоненты Windows → Антивирусная программа Microsoft Defender (Windows Defender) → MAPS

Здесь выбираем «Присоединиться к Microsoft MAPS» и уровень: базовый или расширенный (на скриншоте внизу).

В справке написано, что означают уровни участия.

Далее включаем опцию «Блокировка при первом появлении». Эта функция обеспечивает проверку устройств в реальном времени с помощью службы MAPS, прежде чем разрешить выполнение определённого содержимого или доступ к нему.

Также активируем функцию «Настроить локальное переопределение для отправки отчётов в Microsoft MAPS».

Переходим к следующему разделу с настройками MpEngine.

Конфигурация компьютера → Административные шаблоны → Компоненты Windows → Антивирусная программа Microsoft Defender (Windows Defender) → MpEngine

Опция «Выберите уровень защиты в облаке» (на КДПВ) — можно установить высокий или сверхвысокий уровень защиты, а ещё лучше уровень с нулевой терпимостью.

Опция «Настройте расширенную проверку в облаке» — это время, на которое антивирус может заблокировать подозрительный файл, чтобы проверить его в облаке. Рекомендуется таймаут 50.

Эти опции сильно укрепляют антивирусную защиту Windows Defender.

Примечание. Любое последующее обновление Windows Defender может отменить сделанные изменения и вернуть настройки по умолчанию. Поэтому лучше периодически проверять их.

Подробнее о сертификатах подписи кода на сайте GlobalSign

Введение

В мире, где цифровые технологии стали неотъемлемой частью нашей повседневной жизни, обеспечение безопасности операционных систем, особенно таких широко используемых, как Windows, является вопросом превышающей важности. Киберугрозы и вирусы постоянно эволюционируют, становясь более сложными и изощренными, поэтому обеспечение надежной защиты для пользователей Windows – это не только актуальная задача, но и прямой путь к сохранению конфиденциальности, целостности данных и работоспособности системы.

Осознание, как важно обеспечивать безопасность, становится ключевым компонентом подхода к использованию операционной системы Windows. В этой статье мы рассмотрим несколько критически важных шагов и мероприятий, которые можно предпринять, чтобы укрепить защиту Windows от вирусов и заражения, обеспечивая тем самым надежное и безопасное использование компьютера.

Регулярные обновления: Замок на Воротах безопасности

Одним из первостепенных шагов в обеспечении безопасности операционной системы Windows является регулярное обновление системы и программного обеспечения. Обновления представляют собой не только новые функции и улучшения, но и, что более важно, патчи и исправления безопасности. В мире, где новые угрозы появляются ежедневно, держать вашу систему актуальной — это, по сути, поставить надежный замок на ворота ваших цифровых данных.

Зачем обновляться: Скрытая Угроза Уязвимостей

Уязвимости в программном обеспечении – это как открытые двери для киберпреступников. Разработчики постоянно усиливают свои программы, чтобы бороться с новыми видами атак. Регулярные обновления – это способ закрыть эти двери, предотвратить вторжение и защитить ваши данные. Не обновленная система – это почва для вирусов и вредоносных программ, готовых атаковать ваш компьютер.

Автоматические обновления: Умный Выбор для Безопасности

Чтобы облегчить процесс обновления, Windows предоставляет функцию автоматических обновлений. Это интеллектуальное решение для тех, кто ценит свое время и хочет быть защищенным без лишних хлопот. Включив автоматические обновления, вы предоставляете системе возможность самостоятельно следить за выходом новых патчей и безопасно устанавливать их. Это особенно важно для неопытных пользователей, которые могут забыть или не уделять должного внимания обновлениям.

Шаги к Активации Автоматических Обновлений

- Настройка Центра Обновления: Первый шаг – это посещение Центра Обновления в Панели Управления вашей системы. Здесь вы найдете различные настройки обновлений, включая опции автоматического обновления.

- Выбор Режима Обновлений: Выберите режим обновлений, который наилучшим образом соответствует вашим потребностям. “Автоматически” – отличный выбор для тех, кто хочет, чтобы все происходило беспрепятственно. “Уведомить меня перед установкой обновлений” предоставляет больше контроля.

- Подтверждение Настроек: После выбора режима, удостоверьтесь, что ваш выбор активирован. Затем закройте окно. Теперь система будет следить за обновлениями и, при необходимости, автоматически устанавливать их.

Выбор Эффективного Антивируса: Защита, Которой Вы Доверяете

Выбор антивируса – первый и один из самых важных шагов в обеспечении безопасности вашей операционной системы Windows. Существует множество продуктов на рынке, и каждый из них имеет свои особенности. Прежде чем принимать решение, уделите время изучению отзывов, тестированию продуктов и ознакомьтесь с их функциональностью. Выберите антивирус, который соответствует вашим потребностям и имеет хороший рейтинг эффективности.

Эффективная Настройка Антивирусного ПО: Пошаговая Инструкция

Правильная настройка антивирусного программного обеспечения – это ключевой момент для его эффективности. Вот несколько шагов, которые помогут вам максимально использовать потенциал вашего антивируса:

- Установка с Надежного Источника: Скачивайте антивирусное ПО только с официальных и надежных источников. Это гарантирует, что вы получите чистый и актуальный продукт.

- Комплексная Установка: Устанавливайте антивирус с полным комплектом функций. Это включает в себя резидентный сканер, защиту почты, брандмауэр и другие инструменты, обеспечивающие полную защиту.

- Обновления Баз: Антивирусные программы регулярно выпускают обновления своих вирусных баз данных. Убедитесь, что функция автоматического обновления включена, чтобы ваш антивирус всегда был в курсе последних угроз.

- Регулярные Сканирования: Настройте регулярные запланированные сканирования вашей системы. Это поможет выявить потенциальные угрозы до того, как они смогут нанести вред.

- Настройка Экстренного Режима: Некоторые антивирусные программы предлагают экстренный режим, при котором они максимально усиливают защиту в случае обнаружения серьезной угрозы. Убедитесь, что этот режим включен.

Обновление: Непрерывная Защита

Обновление антивирусного программного обеспечения не менее важно, чем обновление операционной системы. Вирусные базы постоянно обновляются для борьбы с новыми видами угроз. Регулярные обновления антивируса гарантируют, что ваша защита актуальна и способна противостоять последним угрозам.

Роль Файервола в Сетевой Безопасности

Файервол – это важный компонент сетевой безопасности, обеспечивающий контроль входящего и исходящего сетевого трафика. Встроенный файервол в операционной системе Windows предоставляет базовые средства защиты, а понимание его функций и возможностей ключево для обеспечения безопасности сети.

Использование Встроенного Файервола Windows

Встроенный файервол Windows предоставляет простые, но мощные средства для управления трафиком. Он способен блокировать вредоносные соединения и создавать барьеры между вашей системой и потенциальными угрозами. Активировать его можно через “Параметры безопасности” в “Панели управления”, и это становится первым уровнем обороны вашей системы.

Как Создать Правила для Защиты Сети

- Определите Цели Безопасности: Прежде всего, определите, какие ресурсы и службы должны быть доступны извне, а какие – нет. Это позволит вам создать правила, соответствующие вашим потребностям.

- Настройте Правила Исходящего Трафика: Создайте правила для ограничения исходящего трафика. Это может включать в себя блокировку определенных приложений или служб, что повышает общий уровень безопасности.

- Контролируйте Входящий Трафик: Определите, какие соединения могут быть установлены с внешним миром. Заблокируйте нежелательные или подозрительные запросы.

- Периодически Пересматривайте Правила: Сетевая среда постоянно меняется. Регулярно обновляйте и пересматривайте правила файервола, чтобы отразить текущие потребности и угрозы.

Варианты Файерволов

- ZoneAlarm: ZoneAlarm предоставляет расширенные функции файервола с возможностью мониторинга приложений и контроля сетевого трафика.

- Comodo Firewall: Comodo Firewall обеспечивает высокий уровень безопасности с функциями контроля приложений и обнаружения вторжений.

Базовый Пример Безопасной Конфигурации Нативного Файервола

Для базовой безопасной конфигурации встроенного файервола Windows, следует:

- Запретить все входящие соединения.

- Разрешить исходящий трафик для известных и доверенных приложений.

- Настроить правила для необходимых служб и портов.

Этот подход создает “белый список” разрешенных соединений, что повышает безопасность, ограничивая доступ только к предварительно определенным ресурсам.

Безопасное Поведение в Интернете

Осознанное посещение веб-сайтов и избегание подозрительных ссылок: Одним из ключевых элементов обеспечения безопасности в сети является осознанное поведение при посещении веб-сайтов. Пользователи должны быть проактивными и внимательными к URL-адресам, которые они посещают. Избегание подозрительных или ненадежных веб-ресурсов снижает риск вирусных атак и фишинговых атак. Регулярное обновление браузера, использование расширений блокировки рекламы и антивирусного программного обеспечения также являются эффективными мерами предосторожности.

Осторожность при загрузке и открытии вложений в электронных письмах: Электронная почта остается одним из наиболее распространенных каналов для передачи вредоносных программ. Пользователям следует проявлять осторожность при открытии вложений, особенно если электронное письмо пришло из непроверенного источника. Вредоносные вложения могут содержать вирусы, трояны или другие формы вредоносного ПО. Регулярная проверка электронной почты на наличие фишинговых писем и использование антивирусного сканера для вложений являются важными шагами для предотвращения инцидентов.

Включение и Настройка BitLocker для Дисков

Защита данных с использованием шифрования дисков: BitLocker предоставляет эффективное средство шифрования для защиты данных на дисках. Шифрование дисков помогает предотвратить несанкционированный доступ к чувствительным данным, даже если физический носитель попадает в чужие руки. Этот инструмент предоставляет полный объем шифрования, охватывая как системные, так и съемные диски. Отличительной особенностью BitLocker является его интеграция с системой Windows, что обеспечивает удобство использования и надежность.

Шаги по Включению и Настройке BitLocker:

- Проверка совместимости: Перед включением BitLocker убедитесь, что ваша версия Windows поддерживает этот инструмент.

- Включение BitLocker: Перейдите в “Панель управления”, выберите “Система и безопасность”, затем “BitLocker” и следуйте инструкциям мастера.

- Выбор опций шифрования: Выберите, какой тип шифрования вы хотите использовать, например, шифрование всего диска или только использование пространства для шифрования.

Использование Стандартных Аккаунтов и Управление Правами Доступа

Ограничение прав доступа на стандартных учетных записях: Один из методов уменьшения риска безопасности в Windows — это использование стандартных учетных записей в повседневной работе. Стандартные аккаунты ограничивают доступ к системным файлам и настройкам, что делает их менее подверженными атакам и злоумышленным вмешательствам. Административные функции могут выполняться с использованием учетной записи администратора при необходимости, что повышает безопасность системы.

Правила Безопасного Использования Учетной Записи Администратора:

- Ограничьте использование: Используйте учетную запись администратора только тогда, когда необходимо выполнить административные задачи.

- Сложные пароли: Задайте надежные пароли для учетной записи администратора, чтобы предотвратить несанкционированный доступ.

- Мониторинг активности: Постоянно отслеживайте журналы событий для выявления подозрительной активности и попыток взлома.

Резервное Копирование и Восстановление Системы

Значение Регулярного Создания Резервных Копий: Регулярное создание резервных копий системы является критическим шагом для обеспечения возможности быстрого восстановления после инцидента. Резервные копии могут включать в себя операционную систему, важные файлы пользователя и конфигурацию приложений. Этот процесс обеспечивает защиту от потери данных вследствие аппаратных сбоев, вирусных атак или случайного удаления.

Как Восстановить Систему после Инцидента:

- Загрузочные носители: Создайте загрузочный USB-накопитель с образом системы для восстановления.

- Выбор резервной копии: При восстановлении выберите нужную резервную копию и следуйте инструкциям восстановления.

- Проверка функциональности: После восстановления системы проверьте ее функциональность и убедитесь, что все ваши данные доступны.

Такие меры безопасности обеспечат надежную защиту системы Windows, минимизируя риски безопасности и обеспечивая возможность оперативного восстановления в случае нештатных ситуаций.

Заключение

В обеспечении безопасности операционной системы Windows существует множество аспектов, которые необходимо учесть. От регулярных обновлений и антивирусной защиты до осознанного интернет-поведения и эффективного управления правами доступа — каждый шаг важен. Поддерживая целостность данных, использование шифрования и правильное восстановление после инцидентов, пользователи могут создать надежную защиту от разнообразных угроз.

Важно подчеркнуть, что безопасность — это непрерывный процесс, требующий внимания и адаптации к новым угрозам. Эффективная защита Windows предполагает сбалансированный подход, включающий технические решения, обучение конечных пользователей и стратегии реагирования на инциденты. Только в совокупности эти меры могут обеспечить комплексную безопасность операционной системы.

Детектив

- Исторический детектив

- Иронический детектив

- Полицейский детектив

- Шпионский детектив

- Политический детектив

- Женский детектив

Любовь

- Исторический любовный роман

- Современный любовный роман

- Любовно-приключенческий роман

- Любовно-фантастический роман

- Любовное фэнтези

- Любовный треугольник

Ужасы

- Триллер

- Мистика

- Классический хоррор

- Катастрофа

- Антиутопия

- Апокалипсис

- Психологический триллер

Фэнтези

- Героическое фэнтези

- Историческое фэнтези

- Городское фэнтези

- Ироническое фэнтези

- Эпическое фэнтези

Фантастика

- Научная фантастика

- Космическая фантастика

- Юмористическая фантастика

- Эпическая и героическая фантастика

- Киберпанк

- Попаданцы

- Фанфик

Приключения

- Путешествия

- Морские приключения

- Боевик (Экшн)

- Вестерн

Классика

- Отечественная классика

- Советская классика

- Зарубежная классика

- Детская классика

Нон-фикшн

- Космос

- География

- Биология

- Точные науки

- Гуманитарные науки

- Военное дело

- Философия

Детская литература

- Для самых маленьких

- Сказки

- Детская поэзия

- Нон-фикшн для детей

- Детская фантастика

- Приключения для детей

История

- Отчественная история

- Зарубежная история

Бизнес

Саморазвитие

Здоровье

- Медицина

- Здоровый образ жизни

- Красота

Комиксы

- Манхва

- Графический роман

- Манга

Психология

Кулинария

Операционные системы Windows поставляются со встроенным ПО для защиты от вирусов, шифровальщиков и эксплойтов. Также оно выполняет функции брандмауэра и родительского контроля. Технически все выполнено в виде всего одной утилиты под названием «Центр безопасности Защитника Windows».

Назначение Защитника Windows

Приложение обновляется по схеме, схожей с антивирусными программами, и не требует установки в систему, как это часто бывает с продуктами сторонних разработчиков. Большую часть времени его интерфейс скрыт от пользователя – нет всем надоевших значков в трее, защита работает прозрачно и автоматически блокирует потенциальные угрозы.

Особенности Защитника:

- Обновление программы происходит через «Центр обновления Windows».

- Эвристический анализ осуществляется с подключением к облачному серверу Microsoft.

- Возможен ручной запуск проверки накопителей или отдельных файлов.

Чтобы открыть программу, достаточно в поиске Windows (комбинация клавиш <Win+S>) ввести фразу «защитник». И уже в процессе ввода система покажет ярлык нужного приложения, которое запускается для ручного управления настройками. Брандмауэр и антивирус «по умолчанию» имеют отдельные интерфейсы, хотя возможен быстрый переход между ними через левое меню.

Комьюнити теперь в Телеграм

Подпишитесь и будьте в курсе последних IT-новостей

Подписаться

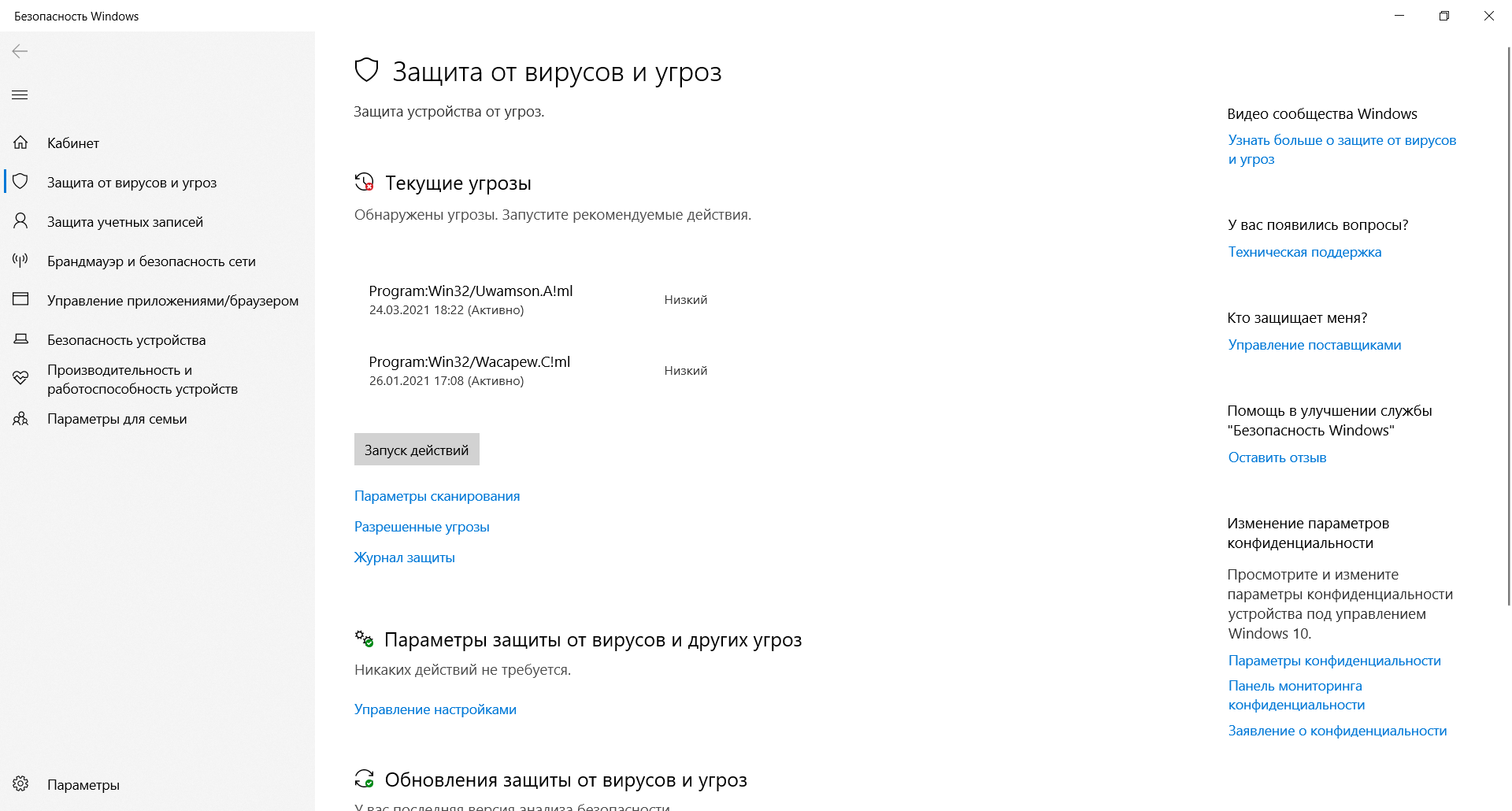

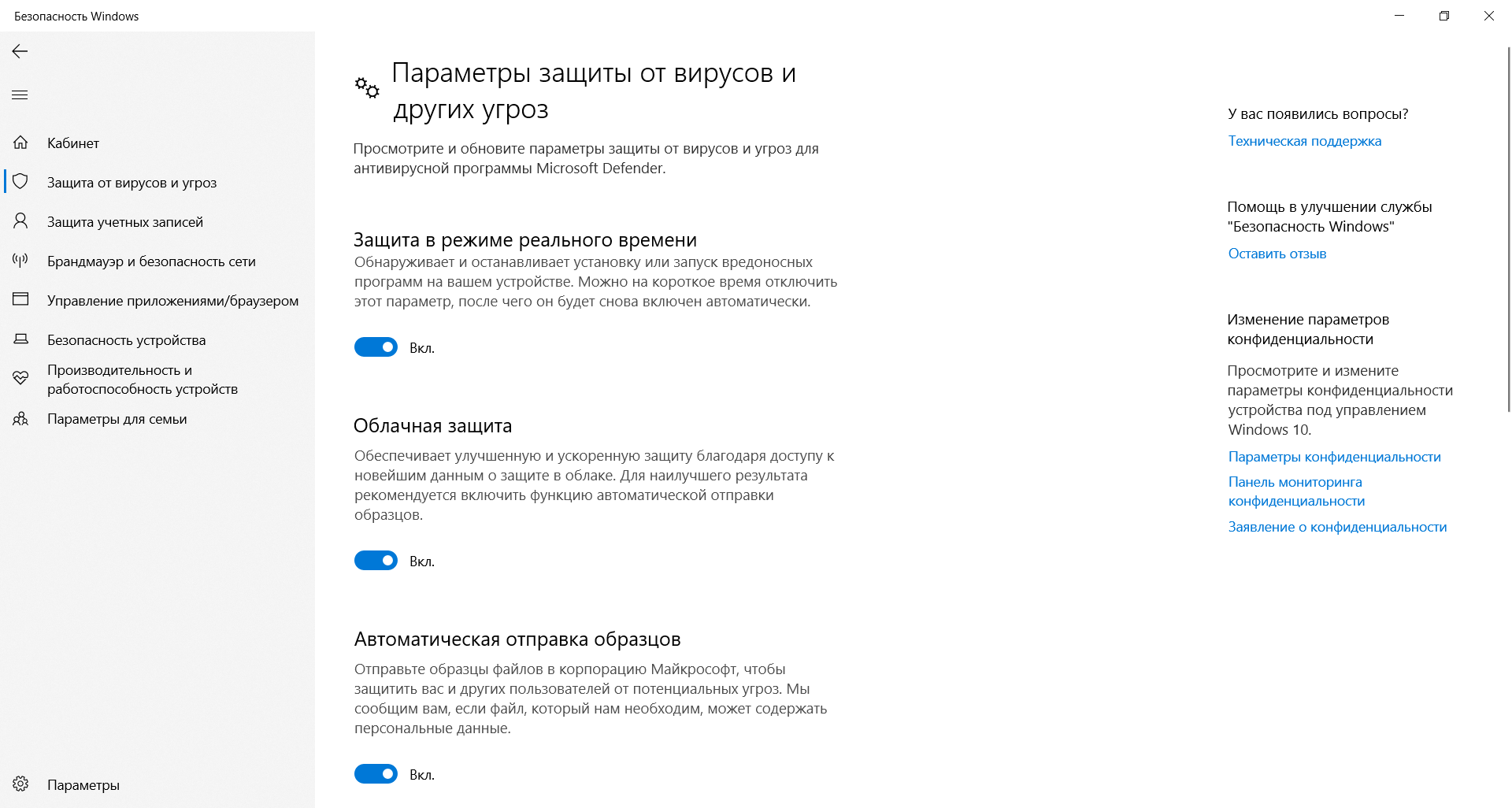

Настройка компонента «Защита от вирусов и угроз»

При инсталляции операционной системы Windows все типы защиты подключаются автоматически, и в большинстве случаев настройки остаются в значении «по умолчанию» на весь период службы ПК. При необходимости есть возможность временно отключить антивирусный модуль или изменить параметры проверки файлов, а также подключить контролируемый доступ к папкам.

Последовательность действий:

- Открыть окно «Защита от вирусов и угроз» через поиск Windows.

- Выбрать пункт «Управление настройками» в разделе «Параметры защиты от вирусов и других угроз».

- Отключить нужные функции или перейти в окно для настройки соответствующих функций вроде параметров уведомлений или добавления исключений.

Изменения принимаются автоматически и не требуют перезагрузки компьютера. Важно понимать, что при заражении компьютерным вирусом в период, когда антивирус неактивен, он останется на компьютере до тех пор, пока повторно включенный модуль не «наткнется» на него, например, при запуске инфицированной программы.

Небольшие пояснения по основным настройкам:

- Защита в режиме реального времени. Сканирование всех типов файлов, открываемых при использовании компьютера.

- Облачная защита. Система подключается к удаленному серверу для снижения нагрузки на локальное «железо».

- Автоматическая отправка образцов. Передает подозрительные файлы службе поддержки Microsoft для изучения и выработки наилучшей защиты от новых угроз.

Встроенный антивирус неплохо «соседствует» с продуктами сторонних разработчиков. Иногда стороннее ПО при инсталляции автоматически отключает интегрированные функции, если их параллельная работа будет нестабильной. В большинстве случаев от пользователя не требуется ничего изменять вручную, инсталляторы сторонних антивирусов все выполняют самостоятельно.

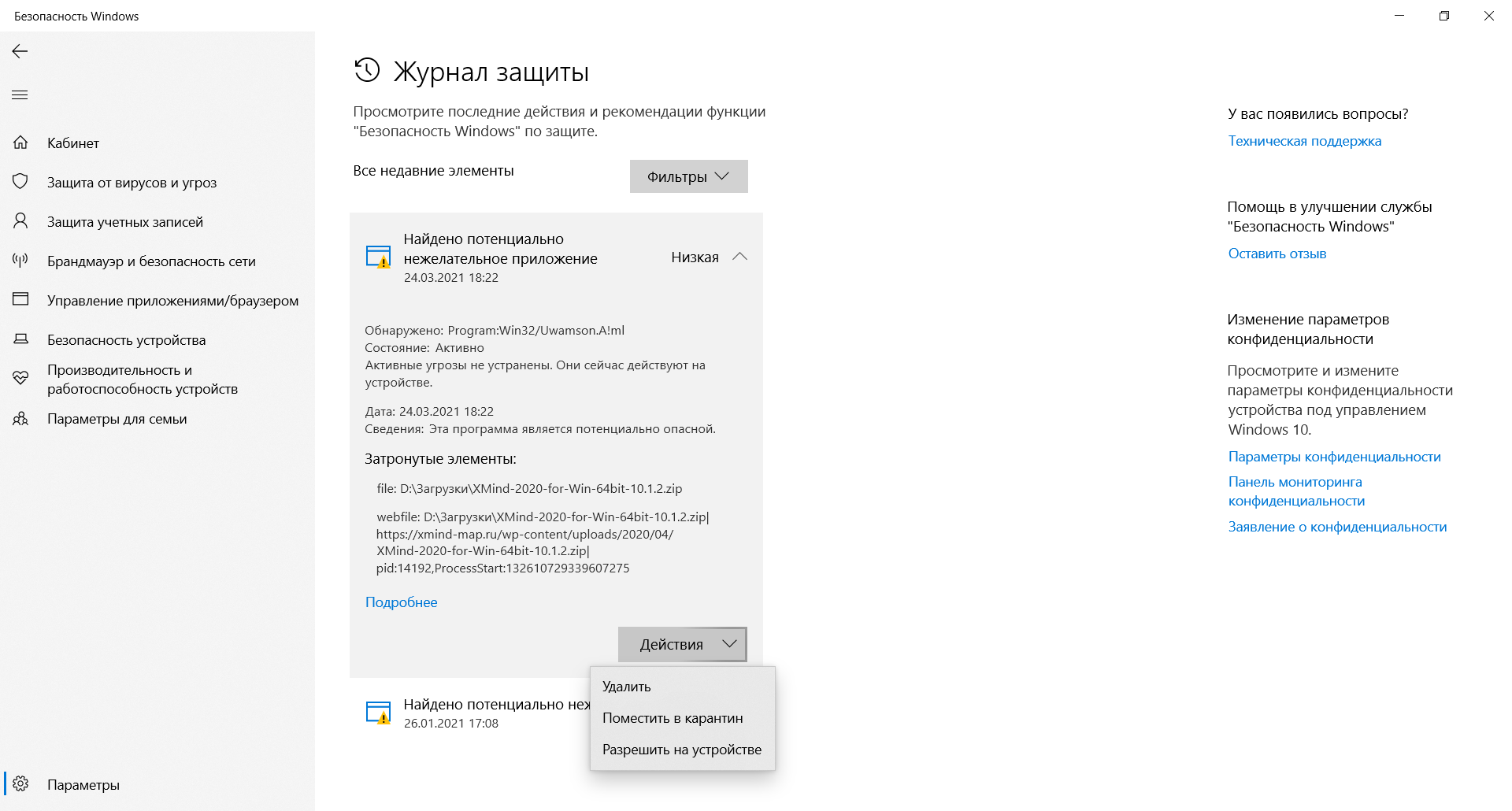

История сканирования и угрозы, перенесенные в карантин

При обнаружении (хотя бы потенциально) опасного файла операционная система перемещает его в отдельный каталог (карантин). Там он огражден от случайного запуска, поэтому компьютер не заразится, даже если в код действительно проник вирус. Хранится такой архив в течение трех месяцев, после чего удаляется, минуя корзину.

Последовательность действий при открытии журнала:

- Запустить модуль «Защита от вирусов и угроз».

- Выбрать пункт «Журнал защиты» и кликнуть по нему.

- Просмотреть список угроз и указать действие для каждой.

Возможно ручное удаление, перенос в «карантин», если этого еще не было сделано, и отключение контроля конкретного файла. Последнее часто необходимо, если запускается программа, взятая из сети, например, игра с торрента. Предлагаемые действия обычно выбираются сразу, при обнаружении угрозы.

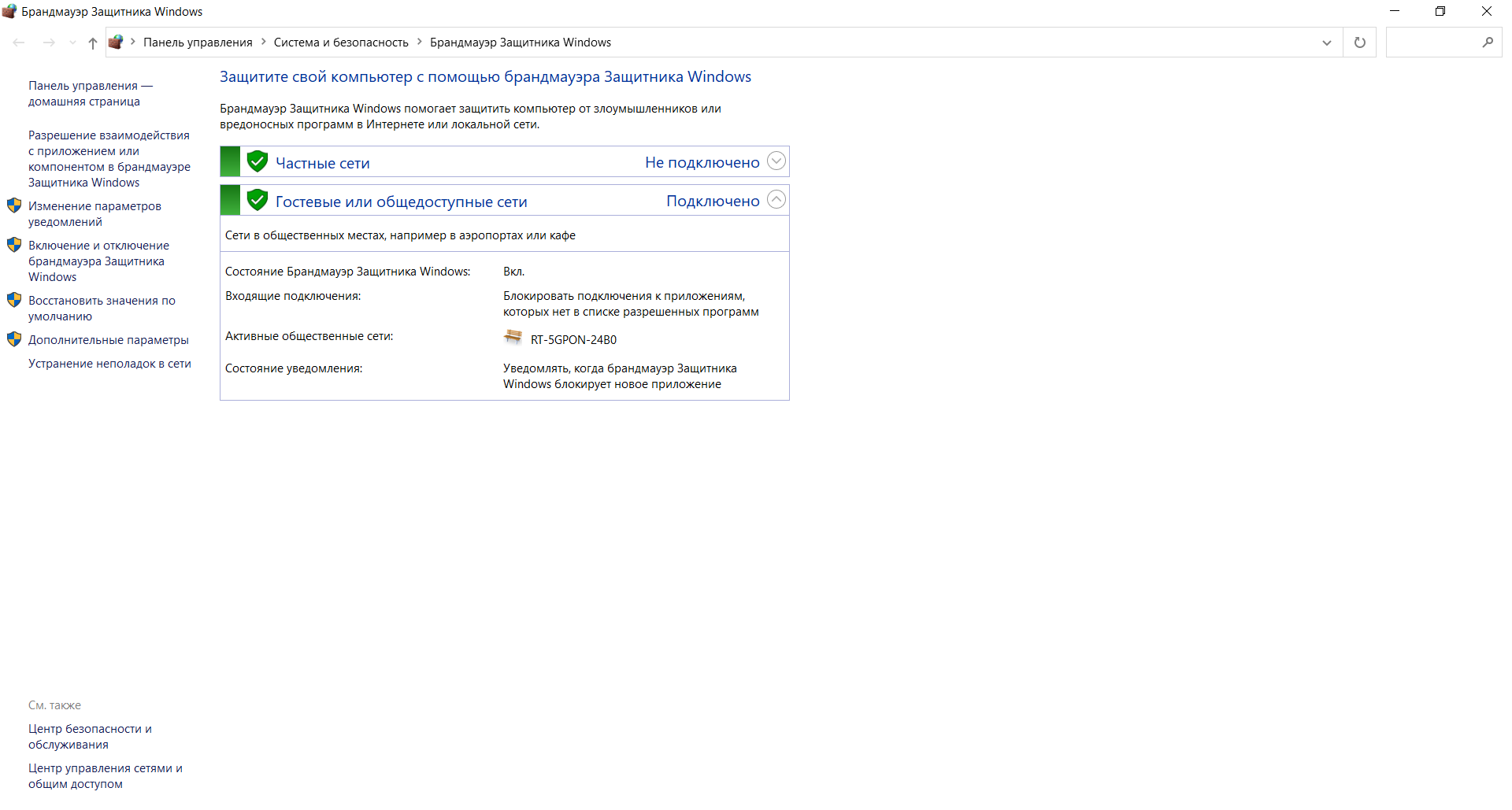

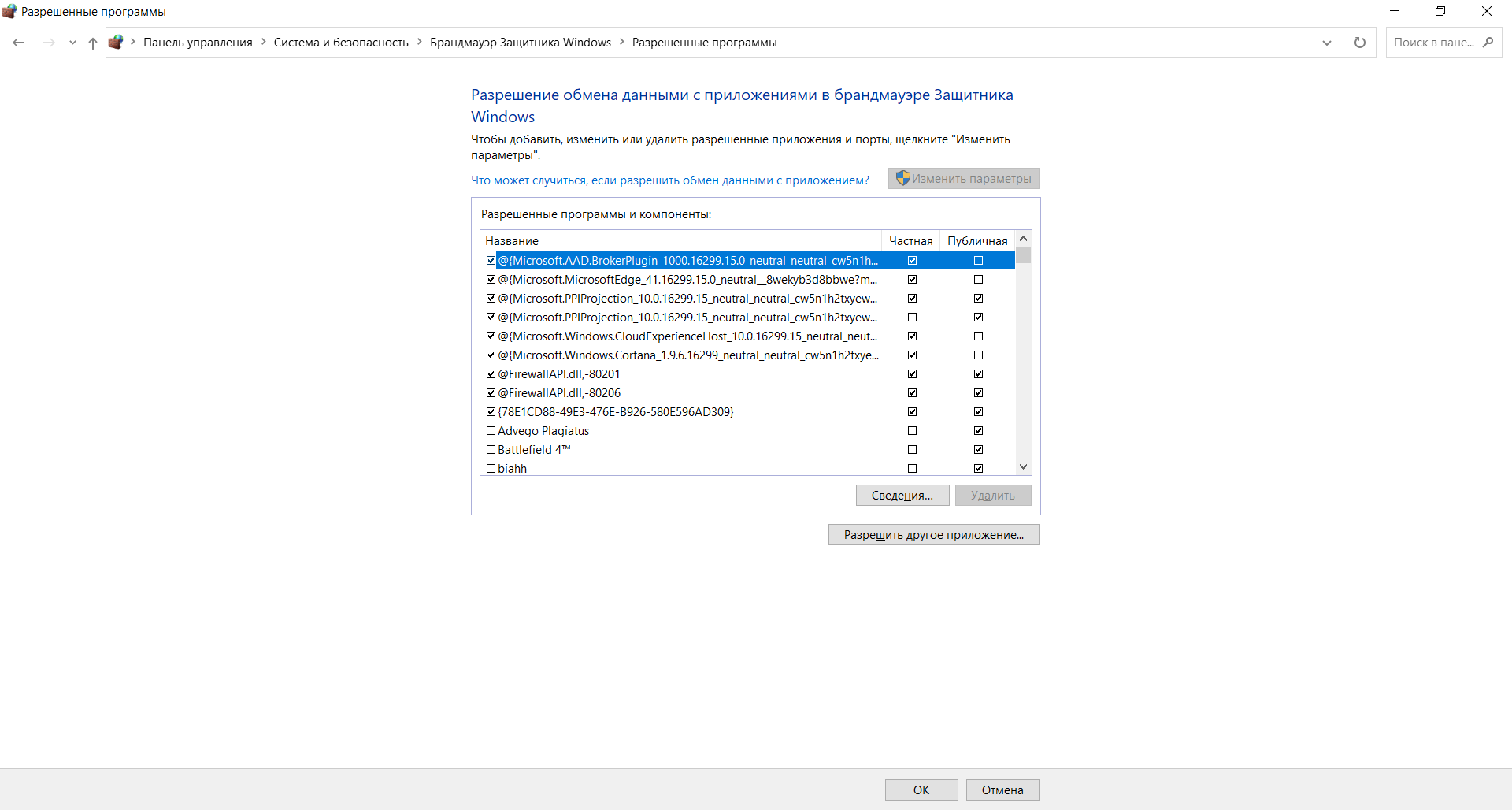

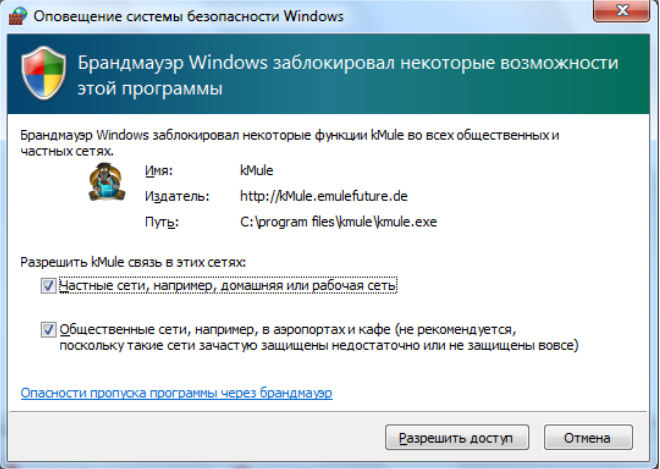

Брандмауэр и безопасности сети

Брандмауэр представляет собой отдельный модуль, предназначенный для защиты от хакерских атак вроде несанкционированного удаленного подключения к компьютеру. Модуль раздельно работает по каждому соединению – проводному и Wi-Fi. В интерфейсе так же, как и в антивирусном блоке, есть возможность временного отключения функций.

Последовательность управления:

- Открыть окно «Брандмауэр Защитника Windows» через поиск.

- Перейти в раздел «Включение и отключение брандмауэра Защитника Windows».

- Выбрать желаемый режим работы защитного приложения по каждой сети отдельно.

Именно в этом окне настраивается перечень программ, которым разрешено выходить в интернет. Выполняется изменение параметров в пункте меню «Разрешение взаимодействия с приложением или компонентом в брандмауэре Защитника Windows». Владельцу компьютера рекомендуется периодически просматривать список и удалять незнакомые пункты.

По умолчанию в сеть выпускаются все службы Windows и модули устанавливаемых программ, если в них при установке не был обнаружен вредоносный код. Игры обычно при первом запуске выдают запрос на разрешение доступа. Предоставлять его или нет, зависит от пользователя. Если никаких действий он не осуществляет, считается, что выходить в сеть разрешено.

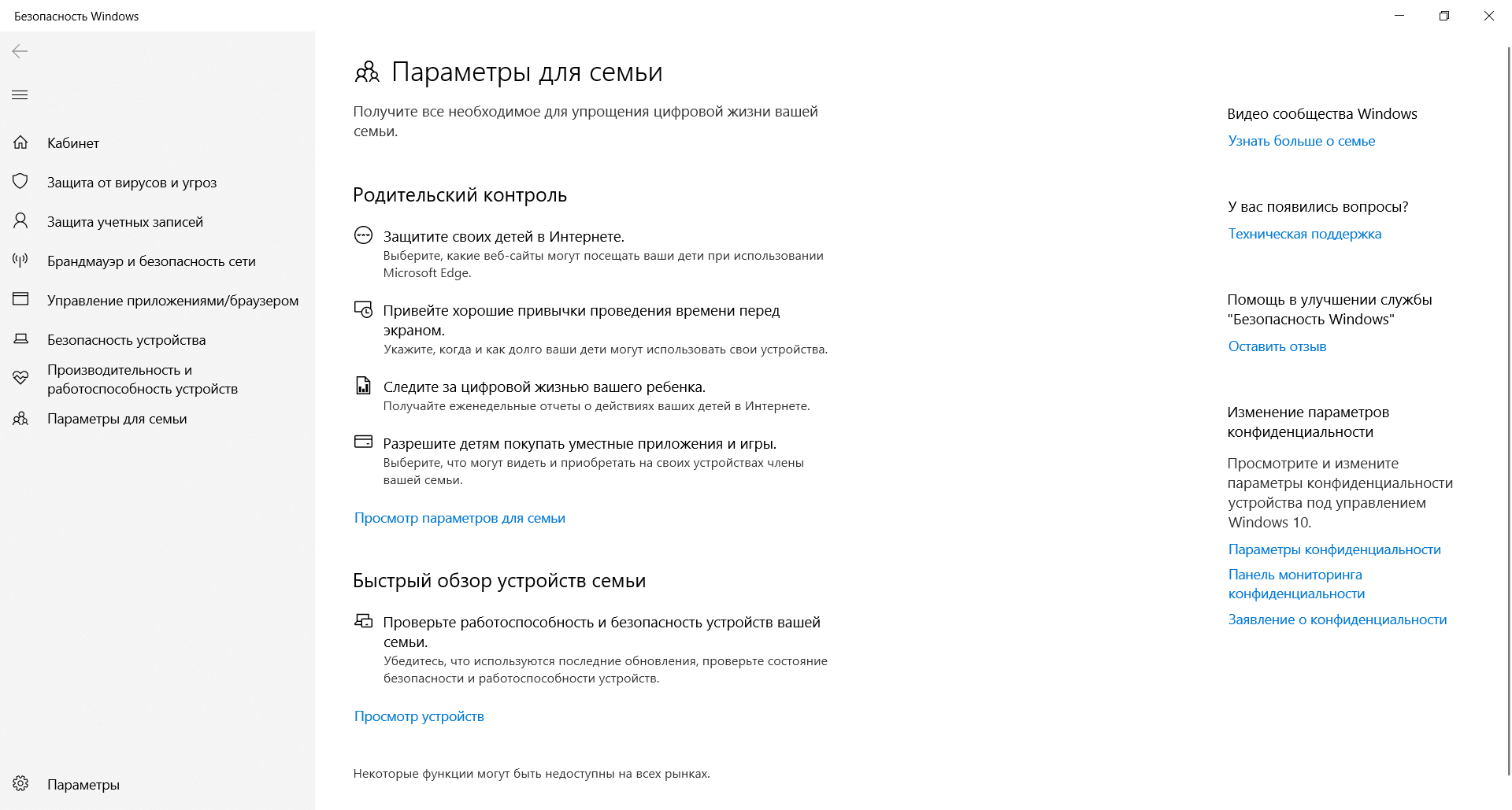

Параметры для семьи

Модуль «Параметры для семьи» доступен, как и предыдущие, через поиск Windows. Это наиболее простой запуск настройки ограничений доступа в сеть для детей. Здесь же имеется доступ к истории посещений, счетчик времени, проведенного в интернете, перечень скачанных приложений, видео и другого мультимедийного контента.

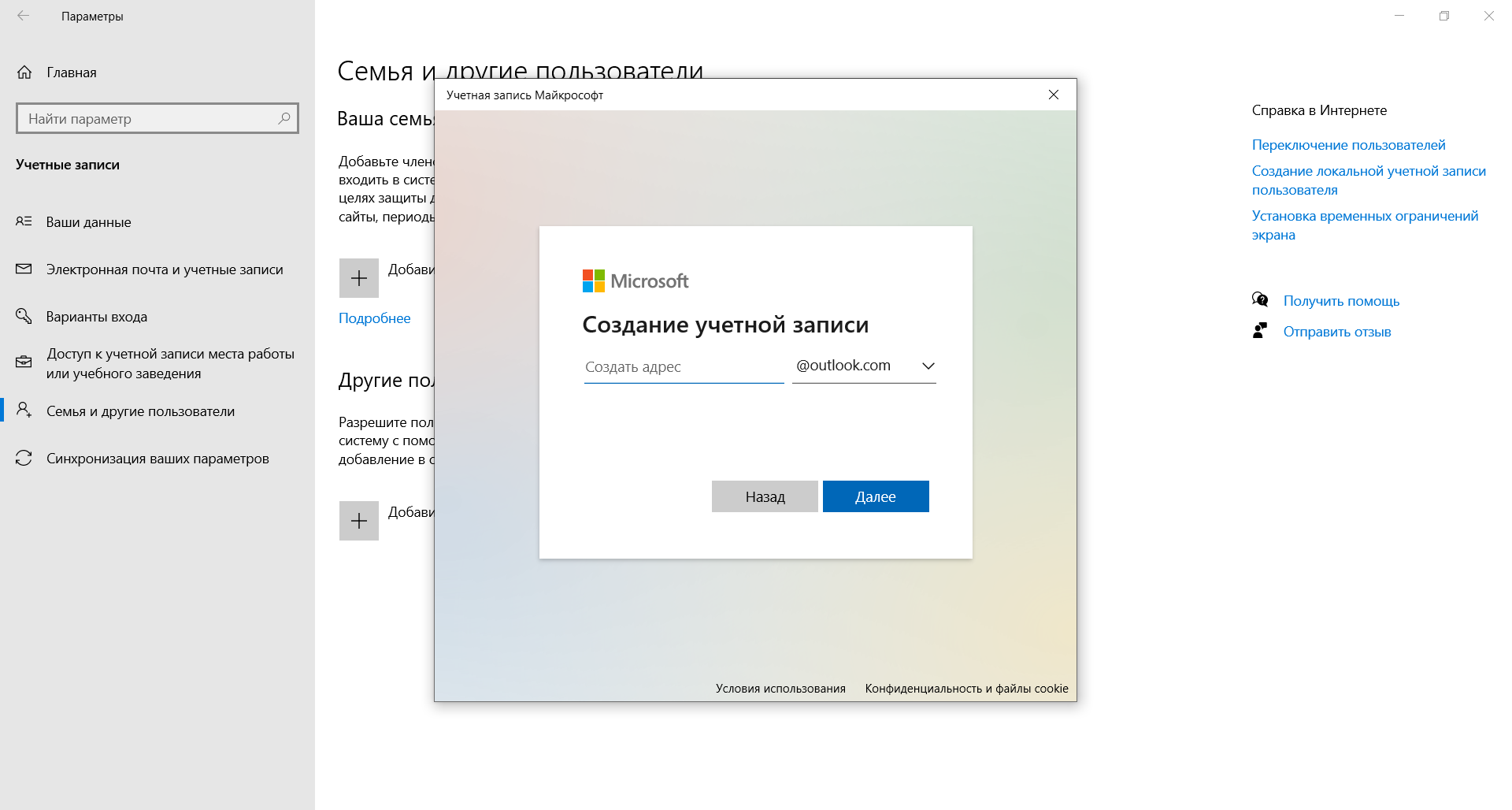

Чтобы защита начала работать, нужно создать отдельный аккаунт для ребенка:

- Открыть приложение «Параметры» через поиск Windows (комбинацией клавиш <Win+S>).

- Выбрать пункт «Учетные записи», в котором нужно перейти в раздел «Семья и другие пользователи».

- Нажать «Добавить члена семьи» и при запросе указать пункт «Создать для ребенка».

В идеале необходимо добавить аккаунт каждого, кто будет работать на компьютере. И в дальнейшем следить, чтобы все заходили в операционную систему под своей учетной записью. Система отчасти сложная, поэтому ее применяют редко – очень уж она похожа на систему безопасности в офисах. Домашние же ПК в основном приобретают для развлечений, а кому хочется что-то усложнять?

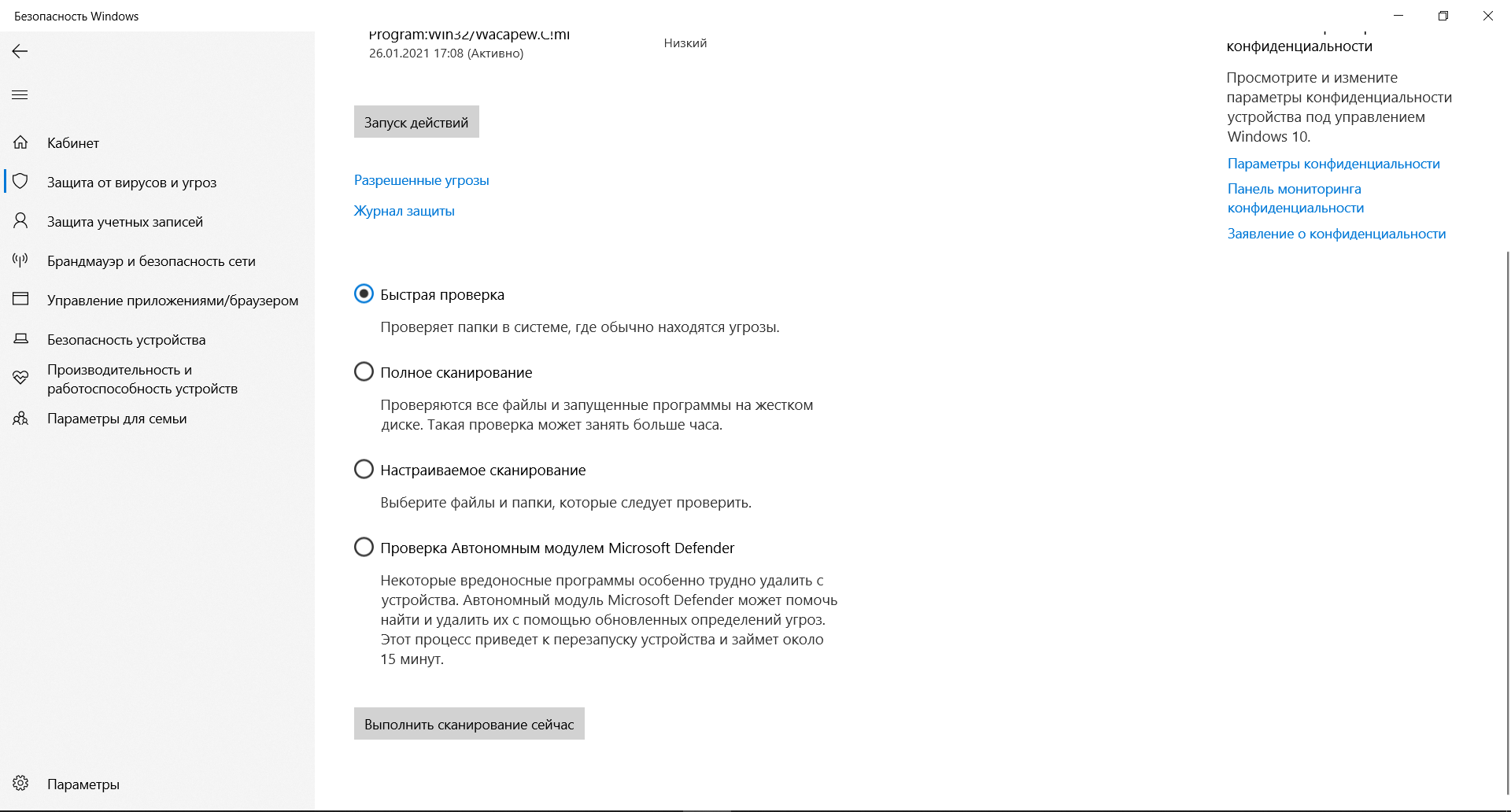

Принудительное сканирование

Если компьютер некоторое время работал с отключенной защитой, и у него появились симптомы заражения компьютерным вирусом, рекомендуется провести «ручную» проверку ПК. Процесс запускается в окне «Защита от вирусов и угроз». Для этого в главном окне выбирается пункт «Параметры сканирования».

Затем нужно выбрать режим (быструю или полную проверку) и нажать на кнопку «Выполнить сканирование сейчас». В отдельных случаях рекомендуется использовать автономный модуль Microsoft Defender или ручной выбор папок для антивирусной проверки. Последнее востребовано для только что скачанных файлов и при подключении внешних носителей.

Полное сканирование обычно продолжается несколько часов – все зависит от количества файлов на компьютере. Поэтому большинство пользователей ограничиваются защитой в режиме реального времени, ведь она выявляет те же угрозы, что и принудительная проверка. К тому же многие привыкли ко встроенному Защитнику и всегда оставляют его включенным.

Полностью отключать Защитник, не имея платного антивируса на руках, ни в коем случае не рекомендуется.