Как убрать баннер с рабочего стола

Подробная инструкция по разблокировке компьютера, в случае если Вы стали жертвой так называемого баннера, сообщающего о том, что Ваш компьютер заблокирован. Рассмотрены несколько распространенных способов (самым, пожалуй, действенным в большинстве случаев является правка реестра Windows).

Если баннер появляется сразу после экрана БИОС, до начала загрузки Windows, то решения в новой статье Как удалить баннер

Общая информация

Такая напасть, как баннеры смс вымогатели является одной из самых распространенных проблем у сегодняшних пользователей — говорю это, как человек, занимающийся ремонтом компьютеров на дому. Прежде чем говорить о самих способах удаления смс баннера, отмечу некоторые моменты общего характера, которые могут оказаться полезными для тех, кто сталкивается с этим впервые.

Итак, прежде всего, помните:

- никаких денег ни на какой номер отправлять не нужно — в 95% случаев это не поможет, также не стоит отправлять смс на короткие номера (хотя баннеров с подобным требованием попадается все меньше).

- как правило, в тексте окна, появляющемся на рабочем столе, есть упоминания о том, какие страшные последствия Вас ожидают в случае, если Вы ослушаетесь и будете поступать по своему: удаление всех данных с компьютера, уголовное преследование и т.п. — ничему из написанного верить не стоит, все это направлено лишь на то, чтобы неподготовленный пользователь, не разобравшись, поскорее пошел к платежному терминалу класть 500, 1000 или больше рублей.

- Утилиты, позволяющие получить код разблокировки очень часто не знают этого кода — просто потому, что в баннере он не предусмотрен — окно для ввода кода разблокировки есть, а самого кода нет: мошенникам не нужно усложнять себе жизнь и предусматривать удаление своего смс вымогателя, им нужно получить Ваши деньги.

- если Вы решите обратиться к специалистам, то можете столкнуться со следующим: некоторые компании, оказывающие компьютерную помощь, а также отдельные мастера, будут настаивать на том, что для того, чтобы убрать баннер необходимо переустановить Windows. Это не так, переустановка операционной системы в данном случае не требуется, а те, кто заявляют обратное — либо не имеют достаточных навыков и используют переустановку как самый простой способ решения проблемы, их не требующий; либо ставят задачей получить большую сумму денег, так как цена такой услуги как установка ОС выше, чем удаление баннера или лечение вирусов (к тому же, некоторые назначают отдельную стоимость за сохранение пользовательских данных при установке).

Пожалуй, для введения в тему достаточно. Переходим к основной теме.

Как убрать баннер — видео инструкция

В данном видео наглядно показан самый эффективный способ удаления баннера вымогателя с помощью редактора реестра Windows в безопасном режиме. Если из видео что-то осталось не ясно, то ниже этот же способ подробно расписан в текстовом формате с картинками.

Удаление баннера с помощью реестра

(не подходит в редких случаях, когда сообщение вымогателя появляется до загрузки Windows, т.е. сразу после инициализации в BIOS, без появления логотипа Windows при загрузке, выскакивает текст баннера)

Кроме описанного выше случая, этот способ работает практически всегда. Даже если Вы новичок в работе с компьютером, не стоит опасаться — просто следуйте пунктам инструкции и все обязательно получится.

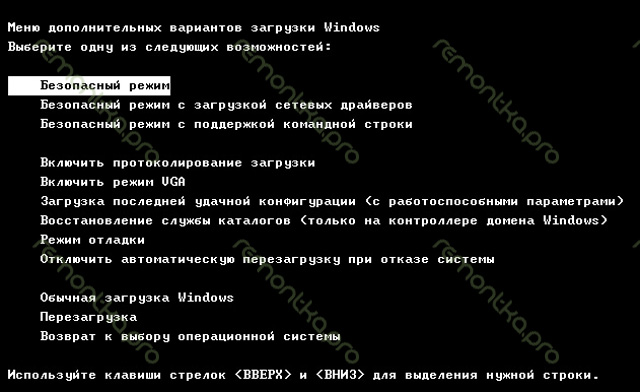

Для начала необходимо получить доступ к редактору реестра Windows. Самый простой и надежный способ сделать это — выполнить загрузку компьютера в безопасном режиме с поддержкой командной строки. Для этого: включаем компьютер и жмем F8, пока не появится список выбора режимов загрузки. В некоторых БИОС, клавиша F8 может вызвать меню с выбором диска, с которого нужно загрузиться — в этом случае, выбираем Ваш основной жесткий диск, нажимаем Enter и сразу же вслед за этим — снова F8. Выбираем уже упомянутый — безопасный режим с поддержкой командной строки.

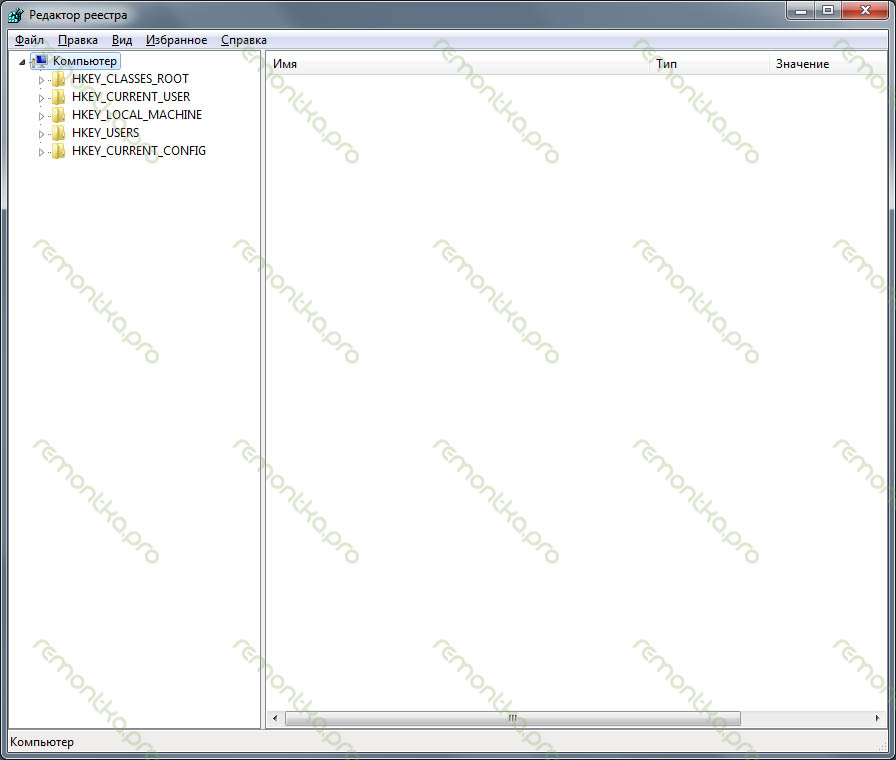

После этого, дожидаемся загрузки консоли с предложением ввода команд. Вводим: regedit.exe, нажимаем Enter. В результате Вы должны увидеть перед собой редактор реестра Windows regedit. В реестре Windows содержится системная информация, в том числе и данные об автоматическом запуске программ при старте операционной системы. Где-то там записал себя и наш баннер и сейчас мы его там найдем и удалим.

Слева в редакторе реестра мы видим папки, которые называются разделами. Нам предстоит проверить, чтобы в тех местах, где может прописать себя этот так называемый вирус, не было посторонних записей, а если они там есть — удалить их. Таких мест несколько и проверить нужно все. Начинаем.

Заходим в

HKEY_CURRENT_USER -> Software -> Microsoft -> Windows -> CurrentVersion -> Run

— справа мы увидим список программ, запускающихся автоматически при загрузке операционной системы, а также путь к этим программам. Нам нужно удалить те, которые выглядят подозрительно.

Как правило, они имеют названия состоящие из случайного набора цифр и букв: asd87982367.exe, еще одной отличительной особенностью является нахождение в папке C:/Documents and Settings/ (подпапки могут отличаться), также это может быть файл ms.exe или другие файлы, находящиеся в папках C:/Windows или C:/Windows/System. Вам следует удалить такие подозрительные записи в реестре. Для этого делаете правый клик в столбике Имя по имени параметра и выбираете «удалить». Не бойтесь удалить что-то не то — это ничем не грозит: лучше убрать больше незнакомых Вам программ оттуда, это не только увеличит вероятность того, что среди них будет баннер, но и, быть может, ускорит работу компьютера в будущем (у некоторых в автозагрузке стоит очень много всего лишнего и ненужного, из-за чего компьютер тормозит). Также при удалении параметров следует запомнить путь до файла, с тем, чтобы потом удалить его из его местонахождения.

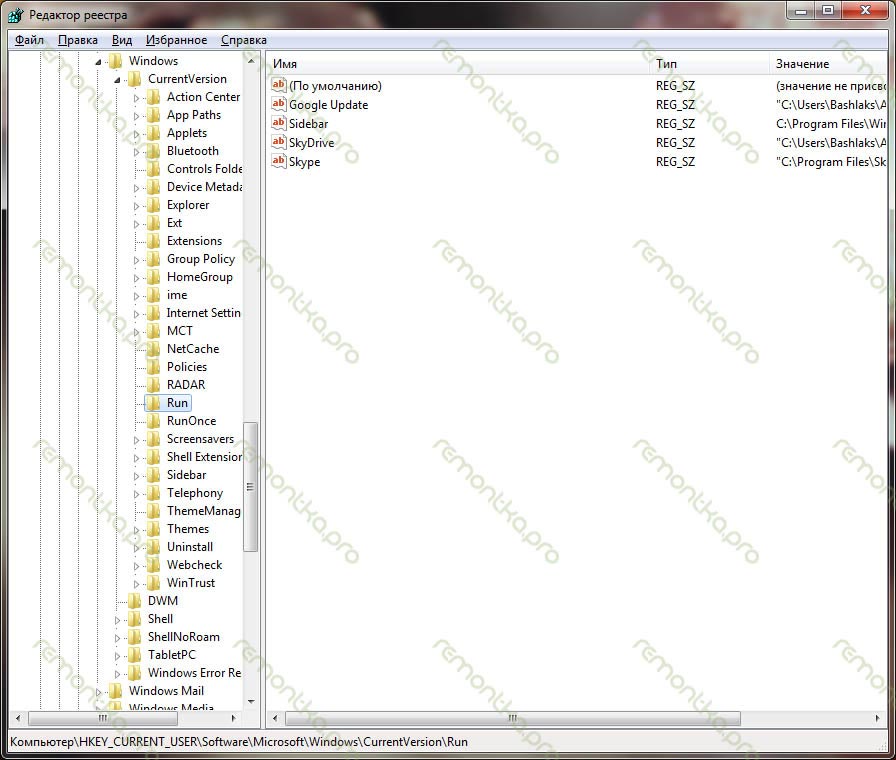

Все вышеописанное повторяем для

HKEY_LOCAL_MACHINE -> Software -> Microsoft -> Windows -> CurrentVersion -> Run

В следующих разделах действия несколько отличаются:

HKEY_CURRENT_USER -> Software -> Microsoft -> Windows NT -> CurrentVersion -> Winlogon

. Здесь необходимо убедиться, что такие параметры, как Shell и Userinit отсутствуют. В противном случае, удалить, здесь им не место.

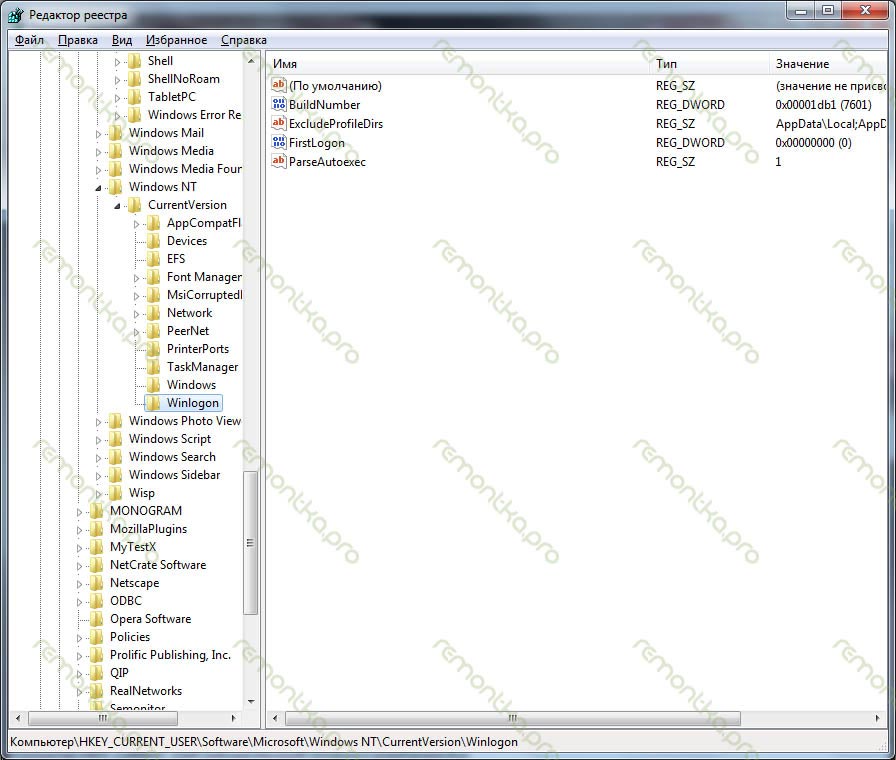

HKEY_LOCAL_MACHINE -> Software -> Microsoft -> Windows NT -> CurrentVersion -> Winlogon

. В этом разделе нужно убедиться, что значение параметра USerinit установлено в виде: C:\Windows\system32\userinit.exe, а параметр Shell имеет значение explorer.exe.

В общем-то все. Теперь можно закрыть редактор реестра, ввести в еще незакрытую командную строку explorer.exe (запустится рабочий стол Windows), удалить файлы, месторасположение которых мы выяснили в ходе работы с реестром, перезагрузить компьютер в обычном режиме (т.к. сейчас он находится в безопасном). С большой вероятностью все будет работать.

Если загрузиться в безопасном режиме не получается, то можно воспользоваться каким-либо Live CD, в составе которого имеется редактор реестра, например Registry Editor PE и проделать все вышеописанные операции в нем.

Убираем баннер с помощью специальных утилит

Одна из самых действенных утилит для этого — Kaspersky WindowsUnlocker. По сути, она делает все то же самое, что Вы можете сделать вручную с помощью описанного выше способа, но автоматически. Для того, чтобы ею воспользоваться, Вы должны загрузить Kaspersky Rescue Disk с официального сайта, записать образ диска на пустой компакт диск (на не зараженном компьютере), после чего загрузиться с созданного диска и проделать все необходимые операции. Использование этой утилиты, а также необходимый файл образа диска имеется на http://support.kaspersky.ru/viruses/solutions?qid=208642240. Еще одна отличная и простая программа, которая поможет легко убрать баннер, описана здесь.

Аналогичные продукты других компаний:

- Dr.Web LiveCD http://www.freedrweb.com/livecd/how_it_works/

- AVG Rescue CD http://www.avg.com/us-en/avg-rescue-cd-download

- Спасательный Образ Vba32 Rescue http://anti-virus.by/products/utilities/80.html

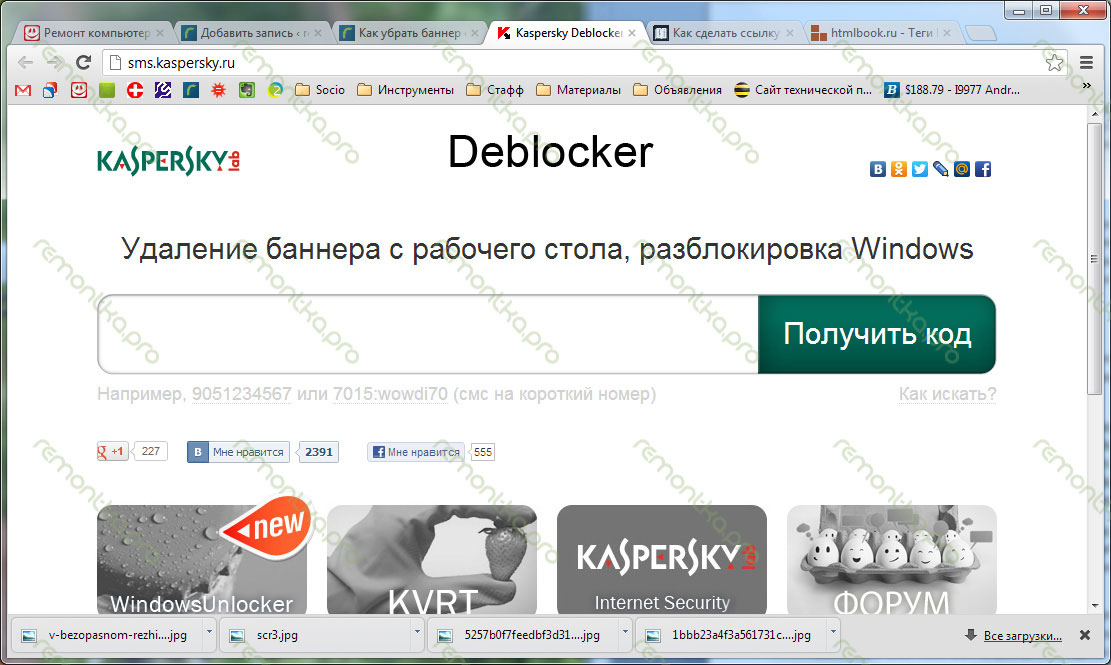

Можно попробовать узнать код для деактивации смс вымогателя на следующих специальных сервисах, предназначенных для этого:

- http://virusinfo.info/deblocker/

- https://www.drweb.com/xperf/unlocker/

- http://sms.kaspersky.ru/

Баннер появляется до загрузки Windows

Достаточно редкий случай, когда вымогатель загружается сразу после включения компьютера, что означает, то что мошенническая программа была загружена на основную загрузочную запись жесткого диска MBR. В этом случае попасть в редактор реестра не получится, более того, баннер загружается не оттуда. В некоторых случаях нам помогут Live CD, загрузить которые можно по ссылкам, указанным выше.

Если у Вас установлена Windows XP, то исправить загрузочный раздел жесткого диска можно с помощью установочного диска операционной системы. Для этого, необходимо загрузиться с этого диска, и когда Вам предложат войти в режим восстановления Windows, нажав клавишу R — сделать это. В результате должна появиться командная строка. В ней нам необходимо выполнить команду: FIXBOOT (подтвердить, нажав Y на клавиатуре). Также, если Ваш диск не разбит на несколько разделов можете выполнить команду FIXMBR.

В случае отсутствия установочного диска или если у Вас установлена другая версия ОС Windows, есть возможность исправить MBR с помощью утилиты BOOTICE (или других утилит для работы с загрузочными секторами жесткого диска). Для этого, скачайте ее в интернете, сохраните на USB накопитель и запустите компьютер с Live CD, после чего запустите программу с флешки.

Вы увидите следующее меню, в котором необходимо выбрать Ваш основной жесткий диск и нажать кнопку Process MBR. В следующем окне выберите необходимый Вам тип загрузочной записи (обычно он выбирается автоматически), нажмите кнопку install/Config, затем — ОК. После того, как программа выполнит все необходимые действия, перезагрузите компьютер без LIve CD — все должно работать как прежде.

Баннер-вымогатель — казнить, нельзя помиловать

Время на прочтение9 мин

Количество просмотров33K

Баннеры «Windows заблокирован — для разблокировки отправьте СМС» и их многочисленные вариации безмерно любят ограничивать права доступа вольных пользователей ОС Windows. При этом зачастую стандартные способы выхода из неприятной ситуации – корректировка проблемы из Безопасного режима, коды разблокировки на сайтах ESET и DR Web, как и перенос времени на часах BIOS в будущее далеко не всегда срабатывают.

Неужели придется переустанавливать систему или платить вымогателям? Конечно, можно пойти и простейшим путем, но не лучше ли нам попробовать справиться с навязчивым монстром по имени Trojan.WinLock собственными силами и имеющимися средствами, тем более что проблему можно попытаться решить достаточно быстро и совершенно бесплатно.

С кем боремся?

Первые программы-вымогатели активизировались в декабре 1989 года. Многие пользователи получили тогда по почте дискетки, предоставляющие информацию о вирусе СПИДа. После установки небольшой программы система приходила в неработоспособное состояние. За её реанимацию пользователям предлагали раскошелиться. Вредоносная деятельность первого SMS-блокера, познакомившего пользователей с понятием “синий экран смерти” была отмечена в октябре 2007 года.

Trojan.Winlock (Винлокер) — представитель обширного семейства вредоносных программ, установка которых приводит к полной блокировке или существенному затруднению работы с операционной системой. Используя успешный опыт предшественников и передовые технологии разработчики винлокеров стремительно перевернули новую страницу в истории интернет-мошенничества. Больше всего модификаций вируса пользователи получили зимой 2009-2010 гг, когда по данным статистики был заражен ни один миллион персональных компьютеров и ноутбуков. Второй пик активности пришелся на май 2010 года. Несмотря на то, что число жертв целого поколения троянцев Trojan.Winlock в последнее время значительно сократилось, а отцы идеи заключены под стражу, проблема по-прежнему актуальна.

Число различных версий винлокеров превысило тысячи. В ранних версиях (Trojan.Winlock 19 и др.) злоумышленники требовали за разблокировку доступа 10 рублей. Отсутствие любой активности пользователя спустя 2 часа приводило к самоудалению программы, которая оставляла после себя лишь неприятные воспоминания. С годами аппетиты росли, и для разблокировки возможностей Windows в более поздних версиях требовалось уже 300 – 1000 рублей и выше, о самоудалении программы разработчики скромно забыли.

В качестве вариантов оплаты пользователю предлагается СМС – платеж на короткий номер или же электронный кошелек в системах WebMoney, Яндекс Деньги. Фактором, “стимулирующим” неискушенного пользователя совершить платеж становится вероятный просмотр порносайтов, использование нелицензионного ПО… А для повышения эффективности текст-обращение вымогателя содержит угрозы уничтожить данные на компьютере пользователя при попытке обмануть систему.

Пути распространения Trojan.Winlock

В большинстве случаев заражение происходит в связи с уязвимостью браузера. Зона риска – все те же “взрослые” ресурсы. Классический вариант заражения – юбилейный посетитель с ценным призом. Еще один традиционный путь инфицирования – программы, маскирующиеся под авторитетные инсталляторы, самораспаковывающиеся архивы, обновления – Adobe Flash и пр. Интерфейс троянов красочен и разнообразен, традиционно используется техника маскировки под окна антивирусной программы, реже — анимация и др.

Среди общего многообразия встречающихся модификаций, Trojan.Winlock можно разделить на 3 типа:

- Порноиформеры или баннеры, заставляющиеся только при открывании окна браузера.

- Баннеры, остающиеся на рабочем столе после закрытия браузера.

- Баннеры, появляющиеся после загрузки рабочего стола Windows и блокирующие запуск диспетчера задач, доступ к редактору реестра, загрузку в безопасном режиме, а в отдельных случаях – и клавиатуру.

В последнем случае для совершения минимума нехитрых манипуляций, нужных злоумышленнику, в распоряжении пользователя остается мышь для ввода кода на цифровом экранном интерфейсе.

Вредные привычки Trojan.Winlock

Для обеспечения распространения и автозапуска вирусы семейства Trojan.Winlock модифицируют ключи реестра:

-[…\Software\Microsoft\Windows\CurrentVersion\Run] ‘svhost’ = ‘%APPDATA%\svhost\svhost.exe’

-[…\Software\Microsoft\Windows\CurrentVersion\Run] ‘winlogon.exe’ = ‘<SYSTEM 32>\winlogon.exe’

С целью затруднения обнаружения в системе вирус блокирует отображение срытых файлов, создает и запускает на исполнение:

- %APPDATA%\svhost\svhost.exe

Запускает на исполнение:

- <SYSTEM 32>\winlogon.exe

- %WINDIR%\explorer.exe

- <SYSTEM 32>\cmd.exe /c «»»%TEMP%\uAJZN.bat»» «

- <SYSTEM 32>\reg.exe ADD «HKCU\Software\Microsoft\Windows\CurrentVersion\Run» /v «svhost» /t REG_SZ /d «%APPDATA%\svhost\svhost.exe» /f

Завершает или пытается завершить системный процесс:

- %WINDIR%\Explorer.EXE

Вносит изменения в файловую систему:

Создает следующие файлы:

- %APPDATA%\svhost\svhost.exe

- %TEMP%\uAJZN.bat

Присваивает атрибут ‘скрытый’ для файлов:

- %APPDATA%\svhost\svhost.exe

Ищет окна:

- ClassName: ‘Shell_TrayWnd’ WindowName: »

- ClassName: ‘Indicator’ WindowName: »

Лечение. Способ 1-й. Подбор кодовой комбинации по платежным реквизитам или номеру телефона

Распространенность и острота проблемы подтолкнула разработчиков антивирусных программ к поиску эффективных решений проблемы. Так на сайте Dr.Web в открытом доступе представлен интерфейс разблокировки в виде окошка, куда нужно ввести номер телефона или электронного кошелька, используемые для вымогательства. Ввод соответствующих данных в окошко (см. рис. ниже) при наличии вируса в базе позволит получить желаемый код.

Способ 2. Поиск нужного кода разблокировки по изображению в базе данных сервиса Dr.Web

На другой странице сайта авторы представили еще один вариант выбора — готовую базу кодов разблокировки для распространенных версий Trojan.Winlock, классифицируемых по изображениям.

Аналогичный сервис поиска кодов представлен антивирусной студией ESET, где собрана база из почти 400 000 тысяч вариантов кодов разблокировки и лабораторией Касперского, предложившей не только доступ к базе кодов, но и собственную лечащую утилиту — Kaspersky WindowsUnlocker.

Способ 3. Утилиты – разблокировщики

Сплошь и рядом встречаются ситуации, когда из-за активности вируса или сбоя системы Безопасный режим с поддержкой командной строки, позволяющий провести необходимые оперативные манипуляции оказывается недоступным, а откат системы по каким-то причинам также оказывается невозможным. В таких случаях Устранение неполадок компьютера и Диск восстановления Windows оказываются бесполезны, и приходится задействовать возможности восстановления с Live CD.

Для разрешения ситуации рекомендуется использовать специализированную лечащую утилиту, образ которой потребуется загрузить с компакт диска или USB-накопителя. Для этого соответствующая возможность загрузки должна быть предусмотрена в BIOS. После того, как загрузочному диску с образом в настройках БИОС будет задан высший приоритет, первыми смогут загрузиться CD-диск или флэшка с образом лечащей утилиты.

В общем случае зайти в БИОС на ноутбуке чаще всего удается при помощи клавиши F2, на ПК – DEL/DELETE, но клавиши и их сочетания для входа могут отличаться (F1, F8, реже F10, F12…, сочетания клавиш Ctrl+Esc, Ctrl+Ins, Ctrl+Alt, Ctrl+Alt+Esc и др.). Узнать сочетание клавиш для входа можно, отслеживая текстовую информацию в нижней левой области экрана в первые секунды входа. Подробнее о настройках и возможностях BIOS различных версий можно узнать здесь.

Поскольку работу мышки поддерживают только поздние версии BIOS, перемещаться вверх и вниз по меню вероятнее всего придется при помощи стрелок “вверх” – “вниз”, кнопок “+” “–“, ”F5” и ”F6”.

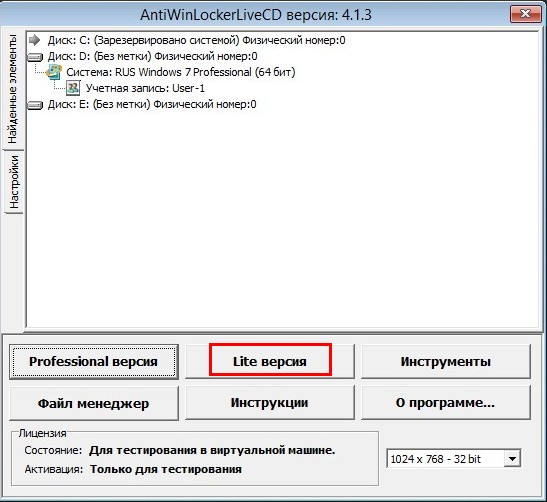

AntiWinLockerLiveCD

Одна из самых популярных и простых утилит, эффективно справляющаяся с баннерами-вымогателями – “убийца баннеров” AntiWinLockerLiveCD вполне заслужила свою репутацию.

Основные функции программы:

- Фиксирование изменений важнейших параметров Операционной системы;

- Фиксирование присутствия в области автозагрузки не подписанных файлов;

- Защита от замены некоторых системных файлов в WindowsXP userinit.exe, taskmgr.exe;

- Защита от отключения вирусами Диспетчера задач и редактора реестра;

- Защита загрузочного сектора от вирусов типа Trojan.MBR.lock;

- Защита области подмены образа программы на другой. Если баннер не даёт загрузится Вашему компьютеру, AntiWinLocker LiveCD / USB поможет его убрать в автоматическом режиме и восстановит нормальную загрузку.

Автоматическое восстановление системы:

- Восстанавливает корректные значения во всех критических областях оболочки;

- Отключает не подписанные файлы из автозагрузки;

- Устраняет блокировку Диспетчера задач и редактора реестра;

- Очистка всех временных файлов и исполняемых файлов из профиля пользователей;

- Устранение всех системных отладчиков (HiJack);

- Восстановление файлов HOSTS к первоначальному состоянию;

- Восстановление системных файлов, если он не подписаны (Userinit, taskmgr, logonui, ctfmon);

- Перемещение всех неподписанных заданий (.job) в папку AutorunsDisabled;

- Удаление всех найденных файлов Autorun.inf на всех дисках;

- Восстановление загрузочного сектора (в среде WinPE).

Лечение с использованием утилиты AntiWinLocker LiveCD – не панацея, но один из самых простых и быстрых способов избавиться от вируса. Дистрибутив LiveCD, даже в своей облегченной бесплатной Lite версии располагает для этого всеми необходимыми инструментами – файловым менеджером FreeCommander, обеспечивающим доступ к системным файлам, доступом к файлам автозагрузки, доступом к реестру.

Программа – настоящая находка для начинающих пользователей, поскольку позволяет выбрать режим автоматической проверки и коррекции, в процессе которой вирус и последствия его активности будут найдены и нейтрализованы за несколько минут практически без участия пользователя. После перезагрузки машина будет готова продолжить работу в нормальном режиме.

Последовательность действий предельно проста:

Скачиваем файл AntiWinLockerLiveCD нужной версии на сторонний компьютер в формате ISO, вставляем CD компакт-диск в его дисковод и затем, щелкнув правой кнопкой мышки по файлу выбираем ”Открыть с помощью”, далее выбираем “Средство записи образов дисков Windows” – “Записать” и переписываем образ на CD-диск. Загрузочный диск готов.

- Помещаем диск с образом в дисковод заблокированного ПК/ноутбука с предварительно настроенными параметрами BIOS (см. выше);

- Ожидаем загрузки образа LiveCD в оперативную память.

- После запуска окна программы выбираем заблокированную учетную запись;

- Выбираем для обработки данных версию Professional или Lite. Бесплатная версия (Lite) подходит для решения почти всех поставленных задач;

- После выбора версии выбираем диск, на котором установлен заблокированный Windows (если не выбран программой автоматически), учетную запись Пользователя, используемую ОС и устанавливаем параметры поиска.

Для чистоты эксперимента можно отметить галочками все пункты меню, кроме последнего (восстановить загрузочный сектор).

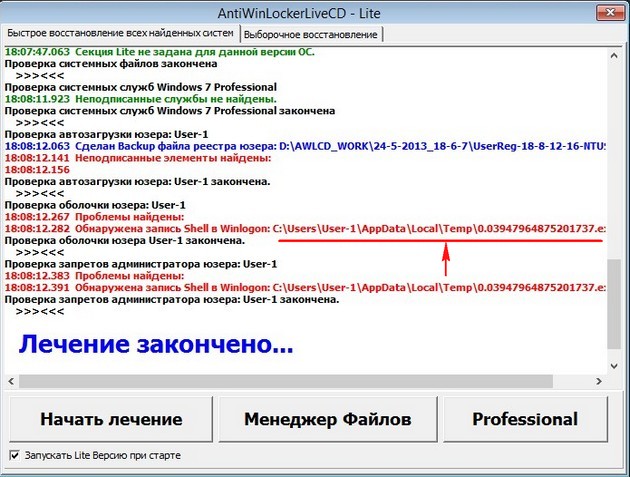

Нажимаем ”Старт”/”Начать лечение”.

Ожидаем результатов проверки. Проблемные файлы по ее окончании будут подсвечены на экране красным цветом.

Как мы и предполагали, особое внимание при поиске вируса в приведенном примере программа уделила традиционным ареалам его обитания. Утилитой зафиксированы изменения в параметрах Shell, отвечающих за графическую оболочку ОС. После лечения и закрытия всех окон программы в обратном порядке, нажатия кнопки ”Выход” и перезагрузки знакомая заставка Windows вновь заняла свое привычное положение. Наша проблема решена успешно.

В числе дополнительных полезных инструментов программы:

- Редактор реестра;

- Командная строка;

- Диспетчер задач;

- Дисковая утилита TestDisk;

- AntiSMS.

Проверка в автоматическом режиме утилитой AntiWinLockerLiveCD не всегда дает возможность обнаружить блокировщика.

Если автоматическая чистка не принесла результатов, вы всегда можете воспользоваться возможностями Менеджера Файлов, проверив пути C: или D:\Documents and Settings\Имя пользователя\Local Settings\Temp (Для ОС Windows XP) и С: или D:\Users\Имя пользователя\AppData\Local\Temp (Для Windows 7). Если баннер прописался в автозагрузке, есть возможность анализа результатов проверки в ручном режиме, позволяющего отключить элементы автозагрузки.

Trojan.Winlock, как правило, не зарывается слишком глубоко, и достаточно предсказуем. Все, что нужно для того, чтобы напомнить ему свое место – пару хороших программ и советов, ну и, конечно же, осмотрительность в безграничном киберпространстве.

Профилактика

Чисто не там, где часто убирают, а там, где не сорят! — Верно сказано, а в случае с веселым троянцем, как никогда! Для того, чтобы свести к минимуму вероятность заразы стоит придерживаться нескольких простых и вполне выполнимых правил.

Пароль для учетной записи Админа придумайте посложней, что не позволит прямолинейному зловреду подобрать его методом простейшего перебора.

В настройках браузера отметьте опцию очищения кэша после сеанса, запрет на исполнение файлов из временных папок браузера и пр.

Всегда имейте под рукой лечайщий диск/флэшку LiveCD (LiveUSB), записанную с доверенного ресурса (торрента).

Сохраните установочный диск с виндой и всегда помните, где он находится. В час «Ч» из командной строки вы сможете восстановить жизненно важные файлы системы до исходного состояния.

Не реже чем раз в две недели создавайте контрольную точку восстановления.

Любой сомнительный софт — кряки, кайгены и пр. запускайте под виртуальным ПК (VirtualBox и пр.). Это обеспечит возможность легко восстановить поврежденные сегменты средствами оболочки виртуального ПК.

Регулярно выполняйте резервное копирование на внешний носитель. Запретите запись в файлы сомнительным программам.

Удачи вам в начинаниях и только приятных, а главное — безопасных встреч!

Послесловие от команды iCover

Надеемся, что предоставленная в этом материале информация будет полезна читателям блога компании iCover и поможет без особого труда справиться с описанной проблемой за считанные минуты. А еще надеемся, что в нашем блоге вы найдете много полезного и интересного, сможете познакомиться с результатами уникальных тестов и экспертиз новейших гаджетов, найдете ответы на самые актуальные вопросы, решение которых зачастую требовалось еще вчера.).

Распознавание голоса и речи на C#

UnmanagedCoder 05.05.2025

Интеграция голосового управления в приложения на C# стала намного доступнее благодаря развитию специализированных библиотек и API. При этом многие разработчики до сих пор считают голосовое управление. . .

Реализация своих итераторов в C++

NullReferenced 05.05.2025

Итераторы в C++ — это абстракция, которая связывает весь экосистему Стандартной Библиотеки Шаблонов (STL) в единое целое, позволяя алгоритмам работать с разнородными структурами данных без знания их. . .

Разработка собственного фреймворка для тестирования в C#

UnmanagedCoder 04.05.2025

C# довольно богат готовыми решениями – NUnit, xUnit, MSTest уже давно стали своеобразными динозаврами индустрии. Однако, как и любой динозавр, они не всегда могут протиснуться в узкие коридоры. . .

Распределенная трассировка в Java с помощью OpenTelemetry

Javaican 04.05.2025

Микросервисная архитектура стала краеугольным камнем современной разработки, но вместе с ней пришла и головная боль, знакомая многим — отслеживание прохождения запросов через лабиринт взаимосвязанных. . .

Шаблоны обнаружения сервисов в Kubernetes

Mr. Docker 04.05.2025

Современные Kubernetes-инфраструктуры сталкиваются с серьёзными вызовами. Развертывание в нескольких регионах и облаках одновременно, необходимость обеспечения низкой задержки для глобально. . .

Создаем SPA на C# и Blazor

stackOverflow 04.05.2025

Мир веб-разработки за последние десять лет претерпел коллосальные изменения. Переход от традиционных многостраничных сайтов к одностраничным приложениям (Single Page Applications, SPA) — это. . .

Реализация шаблонов проектирования GoF на C++

NullReferenced 04.05.2025

«Банда четырёх» (Gang of Four или GoF) — Эрих Гамма, Ричард Хелм, Ральф Джонсон и Джон Влиссидес — в 1994 году сформировали канон шаблонов, который выдержал проверку временем. И хотя C++ претерпел. . .

C# и сети: Сокеты, gRPC и SignalR

UnmanagedCoder 04.05.2025

Сетевые технологии не стоят на месте, а вместе с ними эволюционируют и инструменты разработки. В . NET появилось множество решений — от низкоуровневых сокетов, позволяющих управлять каждым байтом. . .

Создание микросервисов с Domain-Driven Design

ArchitectMsa 04.05.2025

Архитектура микросервисов за последние годы превратилась в мощный архитектурный подход, который позволяет разрабатывать гибкие, масштабируемые и устойчивые системы. А если добавить сюда ещё и. . .

Многопоточность в C++: Современные техники C++26

bytestream 04.05.2025

C++ долго жил по принципу «один поток — одна задача» — как старательный солдатик, выполняющий команды одну за другой. В то время, когда процессоры уже обзавелись несколькими ядрами, этот подход стал. . .

Откуда появляются SMS и рекламные баннеры?

Баннеры могут появляться из разных источников. Если ваш компьютер не защищен антивирусным ПО, то вероятность появления баннера и порчи файлов сильно увеличивается. Основными источниками вирусных и рекламных баннеров являются:

- Нелицензионная операционная система. Если у вас установлена пиратская версия ОС и она не обновляется, то потенциально вашему компьютеру не поможет ни один антивирус. В пиратских версиях систем уже могут быть встроены различные вредоносные программы, подрывающие ее работу.

- Нелицензионные программы. Если вы скачиваете из интернета пиратское ПО, то даже при его поиске у вас на компьютере может появиться баннер, так как подавляющее большинство сайтов с пиратским ПО уже заражено. При установке же нелегально скачанной программы вы играете в «русскую рулетку с автоматическим пистолетом».

- Дополнительные программы. Часто при установке какой-нибудь программы люди не смотрят на ее сообщения в процессе установке и бездумно нажимают кнопку Далее и в результате становятся счастливыми обладателями еще нескольких дополнительных побочных программ.

- Почтовые сервисы. Открывая заархивированные файлы от неизвестных отправителей вероятность что-нибудь подхватить очень велика.

- Социальные сети. Логика проста. Чем больше людей в сервисе, тем больше шансов успешно распространять вредоносные программы.

- Рекламные баннеры на сайтах. Многие неопытные пользователи увидев в интернете рекламный баннер с надписью, к примеру, «Ваш браузер устарел, установите сейчас новую версию» и другими им подобными надписями, нажимают на такой баннер и делают все по инструкции, написанной злоумышленником.

- Пиратские диски. Покупая на рынке пиратские диски с играми, программами, справочниками на вашем компьютере может также появиться баннер, так как все что записано на этих дисках скачано в интернете без какой-либо проверки на наличие вредоносного кода.

- Флешки и жесткие диски. К примеру, флешка, побывавшая в зараженном компьютере может заразить ваш компьютер и у вы сможете лицезреть на мониторе баннер.

Стоит ли оплачивать указанную сумму в баннере или не стоит?

Однозначно не стоит этого делать. В нашей практике были случаи когда люди увидев грозное сообщение на баннере сломя голову бежали в салон связи и переводили средства на указанный счет и пытались найти код разблокировки на чеке. Некоторые же переводили средства по несколько раз. К сожалению или к счастью таких кодов разблокировки на чеках не бывает. Если у вас появился баннер и вы не знаете как его удалить, обратитесь лучше за помощью к специалистам.

Какие бывают основные разновидности баннеров?

- Браузерные баннеры. Этот тип баннеров проявляется при запуске одного или всех браузеров. Сразу после запуска браузера или перехода на какой-нибудь сайт появляется навязчивая реклама или всплывающие окна с текстом различного содержания (обновите браузер, скачайте программу, купите этот утюг, вы выиграли в лотерею, переведите такую то сумму на такой то счет и т.п.). В большинстве случаев такой вид баннеров достаточно легко удаляется, но иногда вредоносный код вживляется непосредственно в операционную систему и никакая переустановка браузеров тут не помогает, приходится серьезно изучать места поражения и восстанавливать их в первоначальное состояние.

- Баннеры операционной системы. Такие баннеры как правило появляются на экране сразу при загрузке операционной системы или спустя какое то время. В большинстве случаев подобный вид баннеров блокирует основные элементы операционной системы и не позволяет вообще сделать что-либо с операционной системой. Реже бывают баннеры блокирующие возможность их закрытия, но частью функций и свойств операционной системы все же можно управлять. Этот вид баннеров, как и следующий могут достаточно серьезно модифицировать часть системы, что затрудняет их выявление, удаление и восстановление работоспособности системы.

- Загрузочные баннеры. Этот вид баннеров является самым худшим вариантом из трех. Вредоносный код прописывается в загрузочный сектор жесткого диска и баннер появляется еще до начала загрузки Windows. Часто загрузочные баннеры форматируют логический раздел на котором установлена операционная система и выводят только заложенное в них сообщение. Лечить такие баннеры конечно можно, но не всегда это целесообразно. Можно просто восстановить нужные данные с диска, полностью его отформатировать и установить систему заново.

Можно ли удалить баннер с помощью ввода кода?

Многие наивные люди полагают, что баннер можно удалить введя нужный код. Крупные разработчики антивирусных программ (Касперский, Доктор Веб) даже разработали специальные сервисы для получения такого кода. Господа — это все профанация. Такие сервисы сделаны лишь для привлечения покупателей их продукции. В 999 случаев из 1000 код не срабатывает, даже если вы нашли нужный тип баннера и номер счета. Сначала вам предлагают поискать код, затем купить их антивирус, а коды то не работают! Представьте себе разработчика вредоносного баннера и ответьте сами себе на вопрос: «Неужели заботливый разработчик вредоносного баннера подумал о людях и предусмотрел возможность удаление баннера с помощью какого то там кода?» Не обманывайте себя, никаких кодов нет, а если вы нашли сообщения где то на форумах о том, что кто то воспользовался подобным кодом и нашел его на сайте разработчика антивируса, то это так называемое рекламное социальное сообщение и не более того.

Стоит ли самостоятельно пробовать удалить баннер?

Однозначного ответа на этот вопрос дать не можем. Если у вас есть опыт и навыки в подобных делах, вы хорошо разбираетесь в предмете, вы уверены в своих силах и хотите научиться чему то новому, то найдя в интернете информацию и/или нужное программное обеспечение, вы можете попробовать удалить баннер самостоятельно. Тут надо учитывать некоторые аспекты, четко понимать что это за баннер, в какой части системы он засел и к чему в данном случае приведет модификация и изменение тех или иных функций, параметров, свойств и файлов. Будьте разумны и осторожны. Если же вы не знаете как удалить баннер, у вас нет ни времени, ни желания, ни опыта, вы всегда можете воспользоваться нашими услугами. Наш специалист проведет диагностику системы, выявит вредоносный код, удалит его и даст все необходимые рекомендации по предотвращению подобных повторных случаев.

Как обезопасить компьютер от баннеров?

Чтобы на вашем компьютере не появлялись баннеры и вы потом не мучились с их удалением, на компьютере должна быть установлена лицензионная (не ломанная) операционная система и такие же программы. Установите качественный антивирус и Firewall (Брандмауэр). Регулярно обновляйте программы до актуальных версий. Все это без разумного и корректного пользования компьютером вас вряд ли спасет. Некоторые умудряются даже при навороченной защите ловить эти баннеры и все из-за неумелого пользования.

Какие существуют программы для удаления баннеров?

Приводить исчерпывающий список программ качественно справляющихся со своей задачи с описанием работы с ними не имеет смысла, так как каждый случай — это отдельный случай. В одной ситуации может помочь одна программа, а в другом случае эта же программа бесполезна. Универсальных программ нет. Прибегать к использованию подобных программ следует с осторожность и пониманием процесса. Во многих таких универсальных программах удаления баннеров в которых появляются сообщения типа «все делаю хорошо» не учитываются многие параметры, к примеру, не учитывается разница между текущими файлами системы и файлами подменяемых программой. В результате подмены такой программой текущих файлов на более новые или более старые, система вообще может перестать на что-либо реагировать и прийти в непригодность после бездумных манипуляций с ее файлами. Кроме того многие подобные программы нелицензированны, одному автору известно что там у них внутри и вы их будете использовать исключительно на свой страх и риск.

Что делать если появился баннер?

Не паниковать и не предпринимать необдуманных действий, которые могут повлечь ухудшение ситуации. По сути есть два варианта: попробовать удалить самостоятельно или вызвать специалиста. Если надумаете решать проблему самостоятельно, не спешите, почитайте информацию в интернете, подумайте и, если решились и уверены в своих силах, то приступайте. Чего однозначно делать не стоит — пробовать все подряд, что попадется в сети на глаза, как обезьянка. Помните: «Семь раз отмерь, один отрежь!».

Как удалить рекламу и баннеры в браузере?

Чаще всего разного рода всплывающие навязчивые окна в браузере появляются из-за того, что кто то когда то не туда нажал, не прочитал условия установки программы или приложения или скачал что-нибудь. Далее следует краткая пошаговая инструкция по удалению баннеров и/или рекламы из браузера: удалить историю, удалить куки и кеш, удалить все расширения или поотключать их на время, почистить реестр, почистить автозагрузку, проверить файл hosts, удалить неизвестные программы, появившиеся накануне появления баннеров и запустить сканирование системы каким-нибудь антивирусом. Если это не помогло, то нужно прибегать к более сложным методам и приемам. Обращайтесь к нам за помощью, мы сделаем все быстро и качественно.

Пять простых советов которые могут вам помочь удалить баннер самостоятельно

- Перезагрузите компьютер и войдите в безопасный режим, где запустите антивирус. Если это не помогло, то при загрузке компьютера нажимайте кнопку F8 и при появлении меню выберете загрузку последней удачной конфигурации системы.

- В безопасном режиме отключите все программы, добавленные в автозагрузку. Если компьютер загрузился нормально, то дело осталось за малым. Поочередно включайте программы в автозагрузке и если баннер снова появится, то вам просто надо будет удалить это программу.

- Скачайте и запишите на диск или флешку загрузочную операционную систему и загрузите ее по инструкции. В виртуальной ОС, как правило, уже есть некоторые инструменты для нормализации работы системы.

- Войдите в BIOS и попробуйте перевести время на несколько дней назад или вперед. Этот вариант может помочь если баннер заблокировал все основные функции системы.

- При загрузке компьютера выберите встроенную функцию восстановления операционной системы. Такая функция доступна в Windows начиная с версии Windows XP.

Надеемся, что приведенная информация в FAQ полезна. Если вам потребуется помощь в удалении баннеров вы всегда можете обратиться к нам.

В последние годы наблюдается большое увеличение количества вредоносных программ – баннеров, которые блокируют системные функции и свойства, не позволяю пользователю удалить их или отключить. За удаление баннера мошенниками предлагается отправить СМС с мобильного телефона или перечислить денежные средства на указанный счет. Ни в коем случае этого не делайте! Большинство баннеров ни куда не исчезнут, они так и останутся на рабочем столе. Некоторые же пропадут на время, а затем появятся снова. Отправляя СМС или перечисляя денежные средства на счет мошенников, вы потеряете деньги, а проблема никуда не исчезнет. В операционную систему баннеры проникают посредством сетевых червей, троянов и других вредоносных программ. Для удаления баннеров воспользуйтесь нашими услугами. Мы имеем большой опыт в этом деле. Большинство антивирусных программ постфактум не справляются с удалением баннеров. В подавляющем большинстве случаев удаление мошеннических баннеров проводится вручную.

При появлении на рабочем столе или в браузере мошеннического баннера следует обратиться к специалистам. Некоторые советы, представленные в сети интернет при их неправильном применении могут только сильнее навредить целостности операционной системы или ее составляющих, вплоть до частичного или полного удаления информации. Перед тем как проводить удаление баннеров мы сохраним все ваши данные и только потом приступим к процедуре их устранения. Некоторые виды вредоносных баннеров могут внедряться в исполняемый код операционной системы и их полное удаление также удалить часть кода операционной системы.

Мы не станем раскрывать все секреты и способы удаления мошеннических баннеров, так как это наша работа, и мы за нее получаем деньги. Закажите у нас услуги по удалению мошеннических баннеров. Мы сделаем всю работу быстро и в сжатые сроки. Наши специалисты обеспечат высокий уровень безопасности и сохранности вашей информации. Мы оказываем услуги антивирусной безопасности частным лицам и компаниям на территории города Москвы и Московской области. Оплата услуг осуществляется в наличной и безналичной формах оплаты, в том числе виртуальными деньгами. Для оформления заказа позвоните по телефону +7 926 911 2727 (с 10 до 22) или оформите заказ через сайт (круглосуточно).

Почему браузер сам открывает вкладки?

Ваш браузер может автоматически открывать всплывающие окна. Это могут быть рекламные баннеры, сайты, страницы в соцсетях и т.д.

Основных причин две:

1. Вирус в устройстве. Одно из назначений вредоносного программного обеспечения — накручивать просмотры рекламным баннерам. Делается это через браузер — софт автоматически открывает определённые веб-страницы.

2. Условия одной из утилит. Это называется бандлинг. Автоматическое открытие страниц браузера может быть одним из условий какого-либо установленного приложения. Оно может быть прописано в пользовательском соглашении (которое мы никогда не читаем) где-нибудь в середине, чтобы было незаметно.

По одной из них настройки браузера или компьютера меняются. Появляется дополнительная задача — в определённое время суток или через конкретный интервал открывать веб-страницу.

Ниже — главные способы решения проблемы на macOS, Windows, iOS и Android:

Вручную

Вы можете самостоятельно удалить элемент кода, отвечающий за открытие вкладок. Для этого придётся хорошо изучить настройки браузера и системы.

1. Проверьте активные расширения браузера на компьютере.

Чаще всего именно они автоматически открывают веб-страницы. Причём они могут быть не вирусными, это могут делать расширения интернет-магазинов или сервисов для мониторинга скидок, изменения цен и кешбэка.

Отключите или удалите все, которыми вы не пользуетесь. Если не помогло, по очереди отключайте расширения от магазинов и сервисов для них. Возможно, вы найдёте распространителя спама методом тыка.

- Apple в разделе технической поддержки привела список расширений для Safari, которые уличали за генерацией всплывающих окон с рекламой.

Полный список (на деле он гораздо шире): Amazon Shopping Assistant by Spigot Inc., Cinema-Plus Pro или похожие — Cinema HD, Cinema Plus, Cinema Ploos, Ebay Shopping Assistant от Spigot Inc., FlashMall, GoPhoto.It, Omnibar, Searchme от Spigot Inc., Slick Savings от Spigot Inc., Shopy Mate.

Возможно, некоторые расширения установятся заново. Значит, ваш компьютер заражён вирусом. Как решить эту проблему, расскажем ниже.

Фото © Shutterstock

2. Заблокируйте всплывающие окна на компьютере и смартфоне.

- На компьютере:

В Safari пройдите по Safari —> «Настройки». На вкладке «Веб-сайты» заблокируйте всплывающие окна.

В Chrome пройдите по «Настройки» —> «Конфиденциальность и безопасность» —> «Настройки сайта» —> «Всплывающие окна и переадресация» — и активируйте «Заблокировано».

На смартфоне:

В Google Chrome: «Ещё» —> «Настройки» —> «Настройки сайтов» —> «Всплывающие окна и переадресация» — и отключите их показ.

В Safari: откройте приложение «Настройки», зайдите в Safari и включите параметр «Блокировка всплывающих окон».

3. Сбросьте настройки браузера на компьютере.

-

Компания Илона Маска успешно протестировала чип на мозге свиньи

29 августа 2020, 00:34

-

Учёные из Сарова разработали аппарат для лечения больных коронавирусом

28 августа 2020, 22:33

-

В Кузбассе учёные создали уникальный биопротез клапана сердца. Одной из первых его испытала овечка Нюша — видео

28 августа 2020, 19:54

Более простой способ сбросить ненужные параметры — отказаться от всех установленных. Система отключит все расширения и удалит временно сохранённые данные.

Вот как это сделать на компьютере (в мобильных версиях эта возможность недоступна):

В Google Chrome: пройдите по «Параметры» —> «Настройки» —> «Показать дополнительные настройки» —> «Сброс настроек». Перезагрузите браузер, и он начнёт работать с настройками по умолчанию.

В «Яндекс.Браузере»: «Параметры» —> «Настройки» —> «Системные» —> «Сбросить настройки».

В Opera: «Меню» —> «О программе» —> «Пути». В файловой системе компьютера пройдите по указанному пути и удалите данные.

В Mozilla Firefox: «Параметры» —> «Справка» —> «Информация для решения проблем» —> «Очистить Firefox».

Фото © Shutterstock

4. Проверьте планировщик заданий на компьютере с Windows.

Планировщик заданий — компонент Windows, позволяющий запланировать запуск программ в определённое время или через заданные временные интервалы.

Вирус, попадая в компьютер, задаёт нужный злоумышленнику адрес и выставляет необходимые настройки. Так всплывающие окна могут не отстать от вас даже после удаления вредоносного софта.

Нажмите сочетание клавиш Win+R и введите команду taskschd.msc —> вам откроется «Библиотека планировщика заданий», выберите «Триггеры» —> «Действия».

Теперь вам нужно вычислить команду, по которой появляются всплывающие окна. Обычно она содержит компонент cmd.exe /c start, название браузера и адрес сайта. Если обнаружили нежелательные задания, удалите их и перезагрузите компьютер, больше они вас не побеспокоят.

5. Запретите скачивание файлов со сторонних источников на смартфоне.

После открытия всплывающих окон на ваш смартфон может загрузиться файл с вредоносным программным обеспечением. По умолчанию смартфон разрешает загружать софт только из официального магазина приложений, но в 2020 году эту настройку приходится менять.

Во-первых, на смартфоны Huawei и Honor необходимо загрузить сервисы Google. Во-вторых, в Play Market добавляется не всё. Например, оттуда снова удалили Fortnite. Для этого нужно разрешить установку приложений из неизвестных источников. Но лучше активировать эту возможность лишь при необходимости. В остальное время её стоит держать отключённой.

Пройдите по «Настройки» —> «Безопасность» и запретите установку приложений из неизвестных источников. Теперь на ваше устройство не установится программное обеспечение ни из какого браузера.

Автоматически

С этими двумя способами вероятность избавиться от рекламы многократно выше. Специальное программное обеспечение комплексно анализирует операционную систему и ищет сомнительные элементы кода. Так вы можете устранить проблему в два клика.

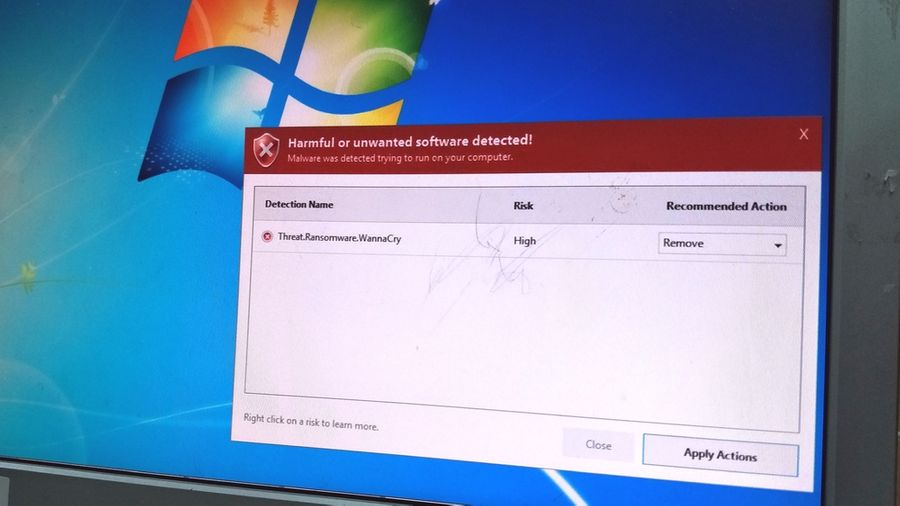

1. Установите пробную версию антивируса на компьютере и смартфоне.

Почти все они продаются по подписной модели. Её плюс — возможность пользоваться бесплатно первое время (обычно 30 дней). При этом софт работает без ограничений. На Windows это может быть программа от «Лаборатории Касперского», на macOS — Malware Bytes, на Android — Dr. Web.

Этого достаточно, чтобы избавиться от вредоносного программного обеспечения. Установите антивирус и проведите диагностику компьютера. Если софт обнаружит вирусы и предложит удалить их — согласитесь. После этого реклама из браузера должна исчезнуть.

2. Удалите задания в планировщике задач автоматически на компьютере с Windows.

Вы можете не искать задачи в настройках Windows, а избавиться от ненужных с помощью программного обеспечения. Удалите сомнительные задания в планировщике с помощью RogueKiller Anti-Malware. Эта утилита автоматически ищет сомнительные задания.