Пообщался с поддержкой.

выяснил проблема проявляется при включенном Веб-Антивирусе, если выключить, то работает и остальное можно не выключать. Но это не вариант.

Далее сделал проверки утилитой их и отправил отчет.

Вот ответ с поддержки:

————

Здравствуйте!

Благодарим за описание и предоставленные данные.

Указанная проблема может быть связана с программой КриптоПро CSP. Её необходимо обязательно обновить до последней актуальной версии: https://www.cryptopro.ru/downloads

Для этого, возможно, потребуется обратиться в техническую поддержку КриптоПро.

Либо Вы можете временно удалить эту программу стандартным образом через Панель управления.

Проверьте проблему и сообщите о результате. Если ситуация сохраняется, пришлите нам, пожалуйста, новый отчёт утилиты GetSystemInfo версии 6: https://kas.pr/GSI

Инструкции по созданию отчёта Вы можете найти здесь: http://support.kaspersky.ru/3632

У меня стоит лицензионная КриптоПро CSP 4.0.9963.

Удалять не вариант, т.к. без неё я не смогу зайти в личный кабинет. По обновлению еще не уточнял.

Уточните, у кого какая версия КриптоПро или что-то другое стоит, но проблема та же? отпишитесь здесь!

Пообщался с поддержкой КриптоПро по рекомендовали отключить проверку защищенных соединений.

Да, это сработало. Настройки-Настройки сети-Не проверять защищенные соединения Сохранить.

Но хотелось бы, чтобы защита работала полностью и открывать доступ только доверенным.

И получается доверенные адреса в этом разделе не работают. Пойду поддержку KIS теребить.

Windows-видоизменение Яндекс.Браузера, по желанию пользователя тож администратора, научилась делать попытки соединения с сайтами, использующими кодирование по ГОСТу, с помощью SSPI (интерфейс в Windows в кругу программами и провайдерами безопасности). Ранее Яндекс.Браузер, вне отечественного шифрования, попал на компьютеры Правительства Москвы и «Сбербанка», а о работе с отечественным шифрованием заявляли один конкуренты «Яндекса» — авторы ростелекомовского браузера «Гималия». В 2016 «Ростелеком» сфокусировал «Диона» на услугах для для государственных и окологосударственных структур, а в летнее время 2017 президент «Ростелекома» Михаил Осеевский уточнил, отчего «Спутник» могут сделать обязательным к использованию в государственных ведомствах и компаниях, приблизительно как вся альтернативная продукция — западная (наш браузер «Яндекса» до настоящего момента в свою очередь мог использовать исключительно стандартное шифрование, то подчищать заведомо не российское) и потенциально удобна в (видах шпионажа:

«Мы обсуждаем сейчас исчерпание в первую очередь браузера для нужд государственных органов и органов государственных корпораций. И сие, в том числе, связано с вопросами информационного суверенитета страны, ибо все браузеры западные и вся информация о книга, кто куда заходит и какую информацию получает, симпатия в общем оказывается за пределами Российской Федерации», — сообщил в июне журналистам Осеевский, отвечая держи вопрос RNS.

Включение необязательного шифрования по ГОСТу в настройках Яндекс.Браузера версии 17.9.0.2081 подо Windows (по умолчанию выключено)

В 2017 году авторы Яндекс.Браузера и их партнёры с «ЛАНИТ-Интеграции» среди прочих разновидностей начали прибавлять корпоративную версию приложения — её исключение подтолкнуло Правительство Москвы, которое с февраля централизованно переходит бери отечественный продукт. В апреле Яндекс.Браузер стал корпоративным браузером «Сбербанка» (банчишко — близкий бизнес-партнёр поисковика: 1, 2, 3).

Годом досель в мае 2016 представитель «Яндекса» заявил «Коммерсанту», как будто компания не создаёт версию Яндекс.Браузера, идеже применяются российские алгоритмы, согласованные с Минкомсвязью и Чекушка. В свою очередь принадлежащий «Ростелекому» искатель «Спутник» тогда подтвердил создание браузера с шифрованием за ГОСТу.

В конце августа 2017 лета глава ростелекомовского проекта «Спутник» Мака Хромов рассказал «Известиям», что их браузер поддерживает отечественные SSL-сертификаты и хороший к пилотному тестированию.

Госоператор проверит работу системы безопасности получи и распишись собственном поисковом, новостном и картографическом сайтах: «Разве браузер [посетителя сайта] поддерживает отечественное шифрование, ведь будет использовано оно. В противном случае брось подключение через иностранные SSL-сертификаты», — объяснил ближайшие мероприятия Хромов. Советник президента РФ Герман Клименко добавил о ту пору, что пилотные испытания российского шифрования пройдут и для несопоставимо более популярном, чем собственные сервисы «Ростелекома», портале Госуслуг (разработку портала координируют структуры того а «Ростелекома»).

Путин впервые посетит канцелярия «Яндекса»

Технически Яндекс.Браузер и ростелекомовский «Бианка», для поддержки ГОСТа, используют похожую связку систем. Водан из руководителей разработки Яндекс.Браузера Римлянин Иванов объяснил:

В Яндекс.Браузере нет встроенного шифрования по мнению ГОСТу, но мы тестируем в бета-версии экспериментальную поддержку SSPI-провайдера ГОСТ-шифрования, в случае если он установлен на данном компьютере с ОС WIndows. В релизной версии сие отключено.

Более простыми словами: если у пользователя держи компьютере установлен, скажем, «Крипто Для», а также необходимые сертификаты соответствующих российских УЦ, так при включении поддержки SSPI ГОСТ в Яндекс.Браузере годится. Ant. нельзя будет пользоваться сайтами, которые предпочитают шифрование по мнению ГОСТ SSL.

У «Спутника» использовалась похожая график — но в ней провайдер SSPI «Крипто Относительно» сразу включён в инсталятор специализированной версии браузера.

Получай завершающейся неделе два человека, по заверениям «Дождя» близких к кремлевской администрации, и Водан сотрудник «Яндекса», рассказали телеканалу, а офис «Яндекса» якобы посетит председатель Путин. По их словам приход президента запланирован в преддверии празднования 20-летия «Яндекса» (23 сентября). Весною 2014 года Путин рассказал, что по его представлениям «Яндекс» создавался около давлением американцев и европейцев, а не чисто обыкновенная российская компания. Офис разработчиков популярной поисковой аппаратура и экзотического пока браузера с редким подключением к шифрованию точно по российскому ГОСТу Путин посетит впервые. Широкого анонса шифрованию ровно по ГОСТу «Яндекс» пока безлюдный (=малолюдный) делал.

Источник: roem.ru

Форум КриптоПро

»

Средства криптографической защиты информации

»

КриптоПро CSP 5.0

»

Сайт ФНС: «На Вашем компьютере не установлены необходимые средства электронной подписи»

|

a-kuznetsov |

|

|

Статус: Новичок Группы: Участники Откуда: Нижний Новгород

|

Здравствуйте. Пытаюсь настроить ЭЦП с нуля у себя на компьютере для формирования 3-НДФЛ. Цитата: Уважаемый налогоплательщик! На Ваше обращение № 2024-0000000000004876828 поступил ответ/рекомендация: Для того, чтобы сформировать сертификат на рабочей станции компьютера, Вы должны обладать правами администратора на компьютере. На компьютере пользователя должно быть установлено следующее программное обеспечение: Дата/Время направления ответа/рекомендации — 26.09.2024 11:15:13 (Мск). Пожалуйста, не отвечайте на это письмо. Если у Вас остались вопросы, связанные с работоспособностью Сервиса, создайте новое обращение. С уважением, Служба технической поддержки. Все пункты у меня выполнены, кроме: Цитата: — «Использовать DNS-сервер с шифрованием DNSCrypt», , так как этих галочек в «Яндекс Браузер для организаций», который я установил — я не нашёл. У меня Windows 10 Pro версия 1909 сборка 18363.1440 Информация на gost.cryptopro.ru: Цитата: ssl_protocol TLSv1.2 Как воспроизводится проблема: — Захожу на сайт ФНС Личный кабинет налогоплательщика под учёткой физ. лица EhcpOshibka1.PNG (347kb) загружен 4 раз(а). Помогите, второй день пытаюсь разобраться. Сначала устанавливал ViPNet по ссылкам, приведённым в красном валидационном сообщении, с ним была всё та же самая ошибка, потом уже написал в поддержку, ответили, что нужен CryptoPro CSP. Чувствую, мои полномочия — почти всё, скоро по-старинке пойду ручкой подписывать на бумаге. Отредактировано пользователем 26 сентября 2024 г. 15:34:50(UTC) |

|

|

|

|

nickm |

|

|

Статус: Активный участник Группы: Участники Сказал(а) «Спасибо»: 606 раз |

Так у Вас сама подпись уже имеется? Вы её работу в системе настроили? Она проверку на странице проверки плагина «КриптоПро» проходит? В таком случае выбирайте этот пункт: |

|

|

|

|

a-kuznetsov |

|

|

Статус: Новичок Группы: Участники Откуда: Нижний Новгород

|

Автор: nickm Так у Вас сама подпись уже имеется? Вы её работу в системе настроили? Она проверку на странице проверки плагина «КриптоПро» проходит? В таком случае выбирайте этот пункт: Нет, ЭЦП ещё нет, Цитата: Пытаюсь настроить ЭЦП с нуля |

|

|

|

|

Андрей * |

|

|

Статус: Сотрудник Группы: Участники Сказал «Спасибо»: 570 раз |

Автор: a-kuznetsov — В сетевой панели — ошибка CORS. Сайт пытается сделать POST-запрос на https://127.0.0.1:12402/webhost/POST?type=ComponentVersionTask — жуть какая.. Это значит, софт криптопровайдера хостит веб-сервер да ещё и с обратным прокси. Или это как-то через сокет всё делается… Но увы, не делается… Почему сделаны такие выводы? Потому что какой-то сайт решил что-то слать на локальный IP? |

|

Техническую поддержку оказываем тут |

|

|

|

WWW |

|

Андрей * |

|

|

Статус: Сотрудник Группы: Участники Сказал «Спасибо»: 570 раз |

сайт пробует искать: vipnet-local-signature-service https://infotecs.ru/foru…local-signature-service/ |

|

Техническую поддержку оказываем тут |

|

|

|

WWW |

|

a-kuznetsov |

|

|

Статус: Новичок Группы: Участники Откуда: Нижний Новгород

|

Автор: Андрей * Автор: a-kuznetsov — В сетевой панели — ошибка CORS. Сайт пытается сделать POST-запрос на https://127.0.0.1:12402/webhost/POST?type=ComponentVersionTask — жуть какая.. Это значит, софт криптопровайдера хостит веб-сервер да ещё и с обратным прокси. Или это как-то через сокет всё делается… Но увы, не делается… Почему сделаны такие выводы? Потому что какой-то сайт решил что-то слать на локальный IP? Это скорее не вывод, а предположение о работе криптопровайдера. Почему сайт не видит софт криптопровайдера — я не знаю. |

|

|

|

|

Андрей * |

|

|

Статус: Сотрудник Группы: Участники Сказал «Спасибо»: 570 раз |

Автор: a-kuznetsov Автор: Андрей * Автор: a-kuznetsov — В сетевой панели — ошибка CORS. Сайт пытается сделать POST-запрос на https://127.0.0.1:12402/webhost/POST?type=ComponentVersionTask — жуть какая.. Это значит, софт криптопровайдера хостит веб-сервер да ещё и с обратным прокси. Или это как-то через сокет всё делается… Но увы, не делается… Почему сделаны такие выводы? Потому что какой-то сайт решил что-то слать на локальный IP? Это скорее не вывод, а предположение о работе криптопровайдера. Почему сайт не видит софт криптопровайдера — я не знаю. криптопровайдеры так не работают. |

|

Техническую поддержку оказываем тут |

|

|

|

WWW |

|

a-kuznetsov |

|

|

Статус: Новичок Группы: Участники Откуда: Нижний Новгород

|

Автор: Андрей * сайт пробует искать: vipnet-local-signature-service https://infotecs.ru/foru…local-signature-service/ Я кстати, видел уже данный ответ вчера (когда у меня был установлен ViPNet CSP), не дочитал до проверки открытия данного урла в браузере. Но тем не менее, пробовал, и список портов командой netstat смотрел, не было там порта 127.0.0.1:12402… |

|

|

|

|

nickm |

|

|

Статус: Активный участник Группы: Участники Сказал(а) «Спасибо»: 606 раз |

Автор: a-kuznetsov Но почему тогда поддержка отвечает, что надо установить CryptoPro CSP, а не ViPNet CSP… «КриптоПро CSP» — это СКЗИ, а «ViPNet Local Signature Service» — это утилита-сервис, которая позволит воспользоваться функционалом этого самого СКЗИ. |

|

|

|

|

a-kuznetsov |

|

|

Статус: Новичок Группы: Участники Откуда: Нижний Новгород

|

Автор: nickm Автор: a-kuznetsov Но почему тогда поддержка отвечает, что надо установить CryptoPro CSP, а не ViPNet CSP… «КриптоПро CSP» — это СКЗИ, а «ViPNet Local Signature Service» — это утилита-сервис, которая позволит воспользоваться функционалом этого самого СКЗИ. Хорошо, но тем не менее, поддержка ФНС ничего не пишет про ViPNet Local Signature Service… |

|

|

|

| Пользователи, просматривающие эту тему |

|

Guest |

Форум КриптоПро

»

Средства криптографической защиты информации

»

КриптоПро CSP 5.0

»

Сайт ФНС: «На Вашем компьютере не установлены необходимые средства электронной подписи»

Быстрый переход

Вы не можете создавать новые темы в этом форуме.

Вы не можете отвечать в этом форуме.

Вы не можете удалять Ваши сообщения в этом форуме.

Вы не можете редактировать Ваши сообщения в этом форуме.

Вы не можете создавать опросы в этом форуме.

Вы не можете голосовать в этом форуме.

По требованиям российского законодательства признается только использование TLS-соединений, установленных по российским криптографическим алгоритмам ГОСТ 28147-89, ГОСТ Р 34.10-94, ГОСТ Р 34.11-94 и ГОСТ Р 34.10-2012. Поэтому если вы хотите работать с сайтами, использующими шифрование по алгоритмам ГОСТ, необходимо установить программу «КриптоПро CSP».

В операционных системах Windows, Linux и macOS используется программа КриптоПро CSP — набор криптографических утилит для генерации электронной подписи и работы с сертификатами.

Примеры сайтов, запрашивающих шифрование: www.gosuslugi.ru, сайты на домене .gov.ru, .kamgov.ru, .nalog.ru.

Если сайт запрашивает шифрование ГОСТ TLS, Браузер проверяет, установлена ли программа КриптоПро CSP.

Программе передается управление.

Если вы доверяете сайту и соединение должно быть с использованием шифрования ГОСТ TLS, нажмите кнопку Продолжить.

Примечание. Сайты могут требовать установить сертификаты. Инструкции по их установке обычно есть на сайтах, которые их запрашивают.

Чтобы установить КриптоПро CSP:

-

Скачайте установщик КриптоПро CSP (загрузка доступна после регистрации).

-

Запустите скачанный файл.

-

Следуйте указаниям установщика.

Чтобы установить плагин КриптоПро CSP:

-

Запустите скачанный файл

cadesplugin.exe. -

Следуйте указаниям установщика.

-

Включите расширение для плагина КриптоПро ЭЦП:

-

В Браузере нажмите .

-

Найдите в списке расширение КриптоПро ЭЦП и нажмите Установить.

-

На открывшейся вкладке нажмите Добавить в Яндекс.Браузер.

-

В открывшемся окне нажмите Установить расширение.

-

Снова нажмите и убедитесь, что расширение КриптоПро ЭЦП включено (если нет — включите).

-

-

Откройте страницу проверки плагина. Убедитесь, что в окне есть надпись «Плагин загружен».

Чтобы установить КриптоПро CSP:

-

Скачайте дистрибутив КриптоПро CSP (загрузка доступна после регистрации).

-

Откройте распакованную папку

macos-uni. -

Запустите файл

ru.cryptopro.csp-5.0.12000.dmg. -

При установке дополнительно отметьте пакеты

CPROrdcryptoki(внутриReaders/Media) иCPROimportcacerts. -

Следуйте указаниям установщика.

Чтобы установить плагин КриптоПро CSP:

-

Запустите скачанный файл

cprocsp-pki-2.0.pkg. -

Следуйте указаниям установщика.

-

Загрузите дистрибутив КриптоПро CSP для вашей версии Linux.

-

Запустите скрипт install.sh, чтобы установить:

-

основные пакеты КриптоПро CSP;

-

пакеты lsb-cprocsp-pkcs11, cprocsp-rdr-gui-gtk;

-

пакеты для поддержки используемых ключевых носителей.

Примечание. Если во время установки появится сообщение о неудовлетворенных зависимостях, выполните в консоли команду

# apt-get install <название_пакета>. -

По умолчанию в Браузере включена поддержка КриптоПро CSP. Рекомендуем убедиться в этом:

-

Нажмите .

-

Убедитесь, что в блоке Сеть включена опция Подключаться к сайтам, использующим шифрование по ГОСТ. Требуется КриптоПро CSP.

Чтобы прекратить поддержку шифрования, отключите эту опцию.

Попробуйте решить проблему следующими способами:

-

В Браузере нажмите и убедитесь, что в блоке Сеть включена опция Подключаться к сайтам, использующим шифрование по ГОСТ. Требуется КриптоПро CSP.

-

Переустановите на компьютер плагин КриптоПро CSP.

-

Установите на компьютер плагин Госуслуги, а также установите в Браузер расширение для плагина Госуслуг.

-

В Браузере нажмите и включите расширение КриптоПро ЭЦП.

Попробуйте решить проблему следующими способами:

-

В Браузере нажмите и убедитесь, что в блоке Сеть включена опция Подключаться к сайтам, использующим шифрование по ГОСТ. Требуется КриптоПро CSP.

-

Переустановите на компьютер плагин КриптоПро CSP.

-

Установите и настройте плагин Госуслуг:

-

Скачайте и установите на компьютер плагин Госуслуги (IFCPlugin).

-

Скопируйте скачанный файл

ifc.cfgв папку:/Library/Internet Plug-Ins/IFCPlugin.plugin/Contents. -

Скопируйте файл

ru.rtlabs.ifcplugin.jsonиз папки/Library/Google/Chrome/NativeMessagingHostsв папку/Library/Application Support/Chromium/NativeMessagingHosts.

-

-

В Браузере нажмите и включите расширение КриптоПро ЭЦП.

Попробуйте решить проблему следующими способами:

-

В Браузере нажмите и убедитесь, что в блоке Сеть включена опция Подключаться к сайтам, использующим шифрование по ГОСТ. Требуется КриптоПро CSP.

-

Переустановите на компьютер плагин КриптоПро CSP.

Примечание. Начиная с версии КриптоПро CSP 5.0 R3 плагин входит в дистрибутив и устанавливать его отдельно не нужно.

-

Установите на компьютер плагин Госуслуги (IFCPlugin).

-

Скачайте и установите пакет плагина для вашей версии Linux:

Примечание. Если во время установки появится сообщение о неудовлетворенных зависимостях, выполните в консоли команду

# apt-get install <название_пакета>. -

Загрузите файл конфигурации для плагина IFCPlugin для вашей версии Linux в свою домашнюю папку:

-

Выполните в терминале команды:

- x86

-

sudo cp ~/ifcx86.cfg /etc/ifc.cfg /opt/cprocsp/bin/ia32/csptestf -absorb -certs -autoprov - x64

-

sudo cp ~/ifcx64.cfg /etc/ifc.cfg /opt/cprocsp/bin/amd64/csptestf -absorb -certs -autoprov

-

Выполните в терминале команду:

sudo cp /etc/opt/chrome/native-messaging-hosts/ru.rtlabs.ifcplugin.json /etc/chromium/native-messaging-hosts

Установка IFCPlugin

-

Если у вас не открывается сайт zakupki.gov.ru, попробуйте решить проблему следующим способом:

-

Переустановите КриптоПро CSP.

-

В Браузере нажмите .

-

Найдите в списке расширение КриптоПро ЭЦП и нажмите Установить.

-

На открывшейся вкладке нажмите Добавить в Яндекс.Браузер.

-

В открывшемся окне нажмите Установить расширение.

-

Нажмите и убедитесь, что расширение КриптоПро ЭЦП включено (если нет — включите).

-

Нажмите и в блоке Сеть включите опцию Подключаться к сайтам, использующим шифрование по ГОСТ. Требуется КриптоПро CSP.

Примечание. Инструкция приведена для версий Ubuntu 18.04.4, 20.04 и Mint 18.04.4, 20.04.

-

Установите:

-

Необходимые стандартные библиотеки:

sudo apt-get install -y lsb. -

КриптоПро CSP и его плагин.

-

Сертификат головного удостоверяющего центра. Откройте терминал из

папки, где лежит сертификат, и введите команду:

sudo /opt/cprocsp/bin/amd64/certmgr -list -store CA –file <имя файла>. -

Сертификат удостоверяющего центра

Федерального казначейства. Откройте

терминал из папки, где лежит сертификат, и введите команду:

sudo opt/cprocsp/bin/amd64/certmgr -inst -store CA –file <имя файла>.

-

-

Установите личный сертификат Пользователя ЕИС: /opt/cprocsp/bin/amd64/certmgr -inst -store uMy -cont ‘<имя_контейнера>’.

-

Скачайте и скопируйте корневой сертификат в папку /tmp.

-

Откройте

терминал и введите команду:

sudo /opt/cprocsp/bin/amd64/certmgr -inst -store uCA -file root2018.crt <имя файла>. -

Нажмите и убедитесь, что расширение КриптоПро ЭЦП включено (если нет — включите).

-

Нажмите и в блоке Сеть включите опцию Подключаться к сайтам, использующим шифрование по ГОСТ. Требуется КриптоПро CSP.

Примечание. Инструкция справедлива для Windows 10.

-

В Браузере нажмите и убедитесь, что в блоке Сеть включена опция Подключаться к сайтам, использующим шифрование по ГОСТ. Требуется КриптоПро CSP.

-

Установите на компьютер плагин КриптоПро ЭЦП, а также установите в Браузер расширение для плагина КриптоПро ЭЦП.

-

В Браузере нажмите и включите расширение КриптоПро ЭЦП.

-

Добавьте адрес

https://fias.nalog.ruв список доверенных узлов.-

Откройте Главное меню, прокрутите список программ и нажмите .

-

В разделе Список доверенных узлов введите адрес сайта.

-

Нажмите .

-

Нажмите Сохранить.

Добавить сайт в список доверенных узлов

-

-

Закройте Браузер по Ctrl + Shift + Q и откройте его заново.

Примечание. Инструкция справедлива для Windows 10.

-

В Браузере нажмите и убедитесь, что в блоке Сеть включена опция Подключаться к сайтам, использующим шифрование по ГОСТ. Требуется КриптоПро CSP.

-

Переустановите на компьютер Плагин КриптоПро CSP.

-

В Браузере нажмите и включите расширение КриптоПро ЭЦП.

-

Добавьте адрес

https://*.rosreestr.ruв список доверенных узлов.-

Откройте Главное меню, прокрутите список программ и нажмите .

-

В разделе Список доверенных узлов введите адрес сайта.

-

Нажмите .

-

Нажмите Сохранить.

Добавить сайт в список доверенных узлов

-

-

Закройте Браузер по Ctrl + Shift + Q и откройте его заново.

Подробнее о работе с электронной подписью см. в официальной инструкции Росреестра.

Протокол TLS (пришедший на смену протоколу SSL) — один из кубиков системы защиты данных в глобальном интернете. Шифрование информации, которая передается между веб-ресурсами и устройствами пользователей, а также подтверждение подлинности веб-ресурса основаны на работе этих протоколов. Использование https-соединения (которое защищает информацию по протоколу TLS/SSL) вместо http (в котором никакой защиты нет) в принципе стало мировым трендом. Браузеры помечают сайты, не поддерживающие https, как небезопасные, а поисковики ранжируют их ниже в своей выдаче.

По этим принципам «жили» все онлайн-ресурсы, однако в 2022 году зарубежные центры сертификации стали отзывать TLS-сертификаты сайтов российских компаний. И вопрос безопасного доступа в Рунете оказался под большим вопросом. Почему так произошло и что делать пользователям дальше – расскажем в этой статье.

Инфраструктура и риски

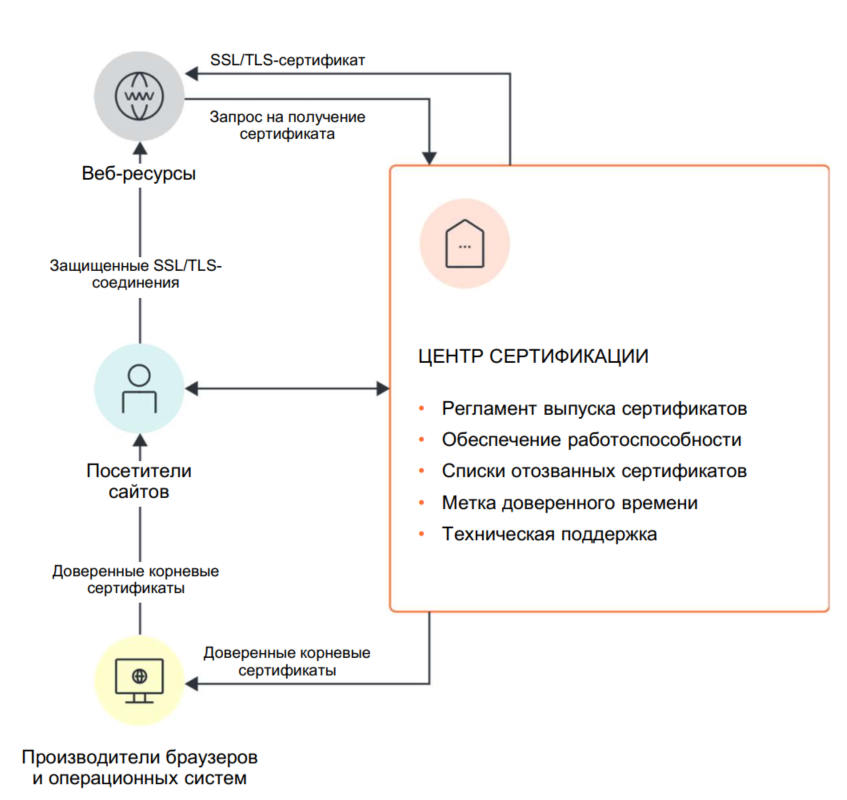

Массовый сегмент интернета один для всех (не даром это «всемирная паутина»). TLS-сертификаты долгие годы были универсальным инструментом, который позволял проверить, что браузер связывается с запрашиваемым сайтом, а не с подменным. Полномочия по выдаче сертификатов возложены на специальные центры сертификации. Последних в мире не так много и до недавнего времени в России не было ни одного. У каждого центра есть собственный корневой сертификат, с помощью которого можно проверить сертификат, выданный сайту. Для этого корневые сертификаты центров должны быть встроены в ПО на устройстве (например, в браузер). Весь процесс выглядит так:

Система работала до 2022 года, пока зарубежные центры не начали отзывать сертификаты российских сайтов. В этот момент выяснилось, что компенсирующих мер, по сути, нет. Во-первых, в России не было собственных центров сертификации для выпуска сертификатов для сайтов. Во-вторых, большинство операционных систем и браузеров зарубежные, и в них уже «зашиты» корневые сертификаты зарубежных центров, и добавить к ним российские в современных условиях весьма затруднительно.

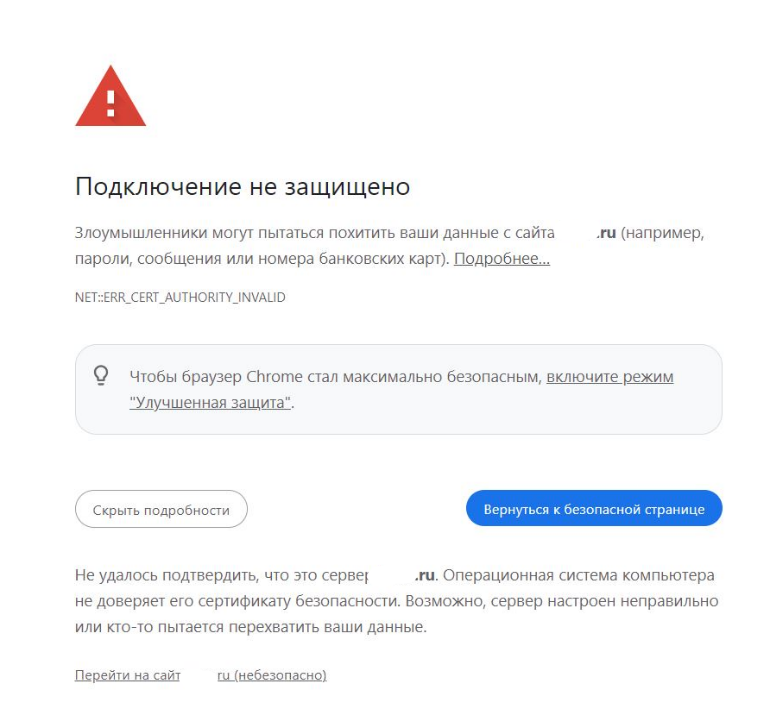

Тогда Минцифры России оперативно создало Национальный Удостоверяющий Центр (НУЦ), который обеспечил выпуск TLS-сертификатов для сайтов с применением зарубежных (а в ближайшей перспективе и российских) криптографических алгоритмов. В то же время легитимный статус НУЦ не признается мировым сообществом – его сертификат не считает доверенным. Из-за «недоверия» этот сертификат не встроен в зарубежные операционные системы и браузеры, поэтому пользователям нужно установить его дополнительно. В противном случае вы увидите это:

В российских браузерах (например, Яндекс.Браузере, Атом или Луна) отечественный сертификат добавлен «по умолчанию».

Создание российского центра сертификации действительно помогло остановить массовый отзыв зарубежных сертификатов безопасности. Но, с другой стороны, российские сертификаты особой популярностью пока не пользуются – слишком мало сайтов получили сертификат НУЦ.

Итак, курс на независимую инфраструктуру как с зарубежными алгоритмами, так и с отечественными уже взят. Однако использование российских ГОСТ сложнее в реализации для обычного пользователя. Как «обучить» свое устройство ГОСТу – расскажем ниже.

Что делать?

Чтобы ваш компьютер (или телефон) смог «договориться» с сайтом, получившим гостовый TLS-сертификат, в него требуется установить специальное программное обеспечение, у которого есть два варианта реализации.

Первый – это криптопровайдер, например КриптоПро CSP. Он реализует ГОСТ-криптографию и позволяет другим приложениям (в том числе и браузеру) использовать её в своей работе. Сертификат российского центра сертификации уже зашит в этот программный комплекс.

Второй вариант – специальный клиент, который, пропуская «через себя» трафик, обеспечивает построение защищенного соединения по ГОСТ-алгоритмам. Клиент может также иметь и другие функции – работу с электронной подписью и проверку защищенности рабочего места пользователя (например, это ViPNet PKI Client, ZTNA Client).

Какой вариант выбрать, зависит от вашего браузера, операционной системы и готовности платить за софт (или использовать бесплатный вариант).

Яндекс.Браузер и Chromium-Gost

Если вы пользуетесь этими браузерами, то вам подойдет вариант с криптопровайдером. После его загрузки на компьютер, нужно будет сделать пару простых манипуляций непосредственно в браузере.

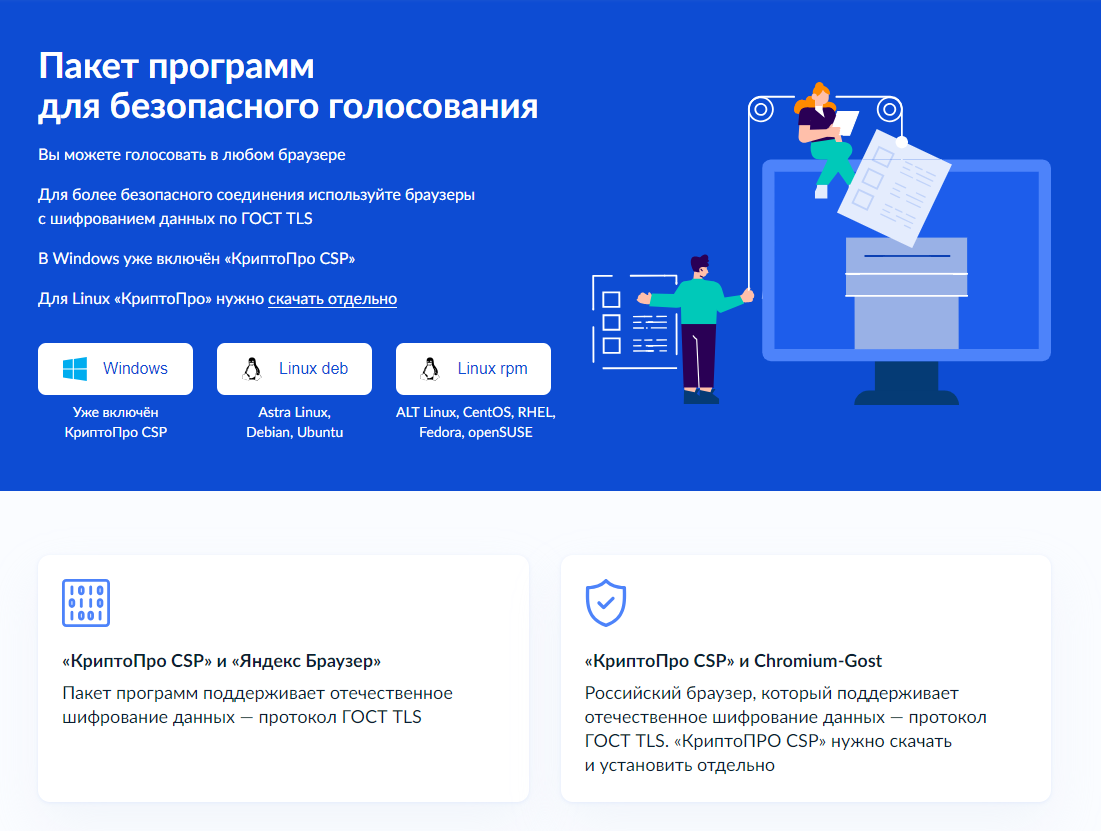

В преддверии голосования (которое, как мы помним, можно было осуществлять дистанционно) на портале Госулуг https://www.gosuslugi.ru/browser

появились следующие комплекты для реализации шифрования:

- Для Windows: «КриптоПро CSP» + Яндекс.Браузер единым комплектом;

- Для Linux: «КриптоПро CSP» + Яндекс.Браузер как отдельные сущности.

Для пользователей Windows и Яндекс.Браузера процесс установки довольно простой, справится обычный пользователь – необходимо просто поставить галочку в разрешении использования шифрования по ГОСТ. Для Linux процесс выглядит чуть сложнее, но и пользователи обычно более квалифицированные.

Также упоминается Chromium-Gost, который может использоваться, например на устройствах c macOS. Windows и Linux также поддерживаются. Требуется установка и Chromium-Gost, и КриптоПро CSP.

Пользователи этих браузеров могут выбрать и второй вариант, то есть клиента. Манипуляций с настройками браузера не потребуется, но настройка самого клиента потребует больше сил. Каких именно – расскажем далее.

Любимый браузер

Многие из нас все-таки пользуются популярными зарубежными браузерами Chrome, Safari, Opera и т.д. В них опций для настройки криптопровайдера нет. Но пользователи к ним привыкли и устанавливать дополнительный браузер ради поддержки ГОСТа не готовы. Решение в такой ситуации – установка клиента с поддержкой ГОСТ-алгоритмов. По сути это локальный прокси, который работает для определенных сайтов.

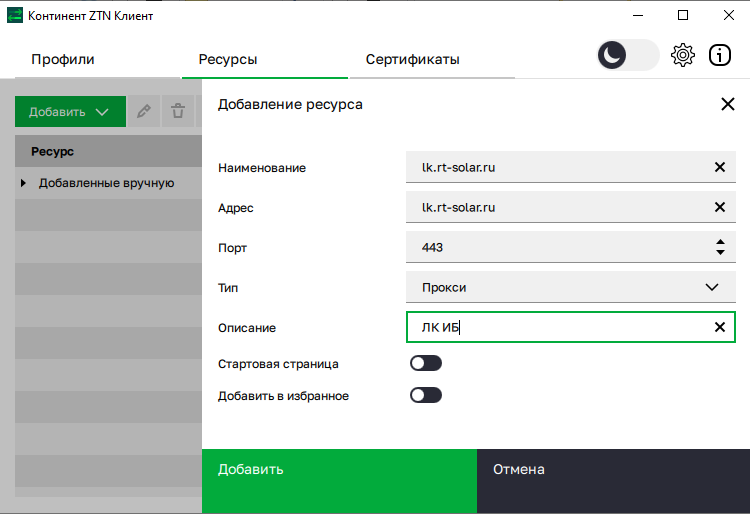

По такой логике работает ViPNet PKI Client с модулем TLS Unit и Континент ZTNA Клиент. Из нюансов: модуль TLS Unit для ViPNet PKI Client платный.

Клиенты поддерживают большинство популярных ОС – Windows, Linux, Android, MacOS, iOS. Как мы говорили выше, установка и настройка клиента сложнее, чем аналогичные действия с криптопровайдером. Может потребоваться ручная загрузка сертификатов и указание доменов сайтов, на которые нужно подключаться по ГОСТу. Но бонусом получаем возможность работы с любимым браузером.

Пример настройки ZTNA Клиент Кода Безопасности

Мобильные ОС

С мобильными устройствами тоже есть свои сложности. У большинства мобильных браузеров (даже Яндекс.Браузера) нет возможности использовать криптопровайдер (исключение – Chromium-Gost, но только для Android). Здесь на помощь придет клиент – все по аналогии с десктопным браузером.

Также в отдельные мобильные приложения могут быть встроены российские алгоритмы. Например, можно сделать специальный браузер с поддержкой ГОСТ-алгоритмов (бесплатная бизнес-идея).

Особняком стоит ОС Аврора, которая доступна для бизнеса и госструктур как проектное решение, ГОСТ-криптография там изначально «на борту».

Итого

Подключение к сайтам, которые используют для https только российскую инфраструктуру, требует от пользователя дополнительных действий. При использовании сайтом сертификата НУЦ с зарубежными алгоритмами, действия минимальны – нужно установить корневые сертификаты на своё устройство.

Если речь идет о российских криптоалгоритмах, то потребуется установка дополнительно ПО, реализующего ГОСТ.

Ниже мы подготовили таблицу с возможными вариантами: