Доброго времени суток!

ⵈ━═══════════════════════════╗◊╔═════════════════════════════━ⵈ

Расскажу, как я победил один из самых опасных майнеров — Tool.BtcMine.2733 и Tool.BtcMine.2714 (в комментариях!

Он работает невероятно скрытно и как безопасник, я был уничтожен полностью.

Сам майнер использует лишь 10-15% мощности вашего железа, вы будете думать, что компьютер просто тупит!

По майнерам 27… очень мало информации в интернете, есть примерные наброски и мысли на форумах.

КАК БЫЛО У МЕНЯ

Скачал тулл-кил с торрента.

Весь пакет прошел скан, ни один из сканеров не ругался.

Кроме Дефендера. Я проигнорировал его требования и добавил файл в исключения для системы защиты винды.

Файл представлял собой обычный конфиг. Просто текстовый файл с простейшими настройками режима работа.

Там не было ни-че-го.

В итоге, это оказался последний кусочек пазла, который вскрыл ящик пандоры. Необходимо было только его наличие в корневой папке.

Я запустил, установил прогу — ничего не ругалось.

Через 3 дня, я заметил, что мой VR подлагивает при трансляции на хостинг.

На моем железе такое просто не возможно ибо — R7 3700X/64gb ddr4/3060 12gb.

Ранее проблем не замечалось.

При чем лаги начинались через минут 5 после игры.

Дело в том, что этот майнер работает только тогда, когда уходите от компа и команд от пользователя не поступает!

Я решил перезагрузить гарнитуру и ПК.

И увидел, что у меня на загрузочном экране появился профиль с названием Jonh.

Естественно, первое, что я сделал — выдернул штекер коммутатора инета.

Я попытался удалить пользователя, но… у меня не было прав!

И все, что я мог наблюдать — как он настраивает сетевые протоколы в журнале событий и закрывает мне доступ к системным папкам.

А так же хавает мою видюху на 61* температуры.

ЧТО ДЕЛАТЬ?

НЕ ПЕРЕУСТАНАВЛИВАЙТЕ систему! Это не поможет!

Это на столько умная дрянь, что она распознает загрузочную флэшку, отгрызает себе кусок от диска и шифрует его! Вы даже не успеете увидеть экран приветствия, как она уже будет наводить там свои порядки!

Безопасный режим

Без включения интернета входим в безопасный режим, удаляем второго пользователя через настройки об учетных записях.

Нужно включить видимость скрытых папок иначе вы просто не зайдете в каталоги.

Если вы уже просканировали ваш комп Cure It — сохраните отчет и сфотайте на телефон.

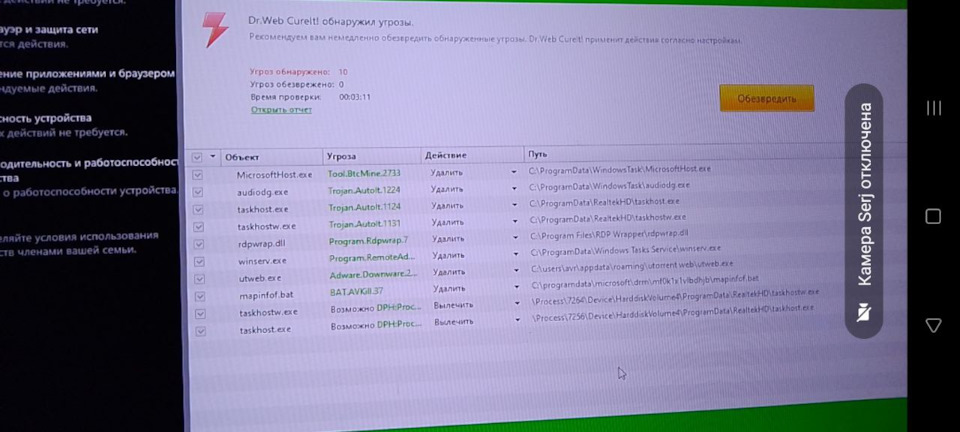

Tool.BtcMine.2733

Trojan.Autoit.1224

Trojan.Autoit.1124

Trojan.Autoit.1131

rdpwrap.dll

taskhostw

taskhost — клон.

Вам нужно обратить внимание на пути — если Cure It их не удалил — перейти в каталог и удалить.

Два последних — не вылечатся предупреждаю сразу, чтобы вы не делали. Они будут возвращаться снова и снова.

Решение просто и надежно, как швейцарские часы.

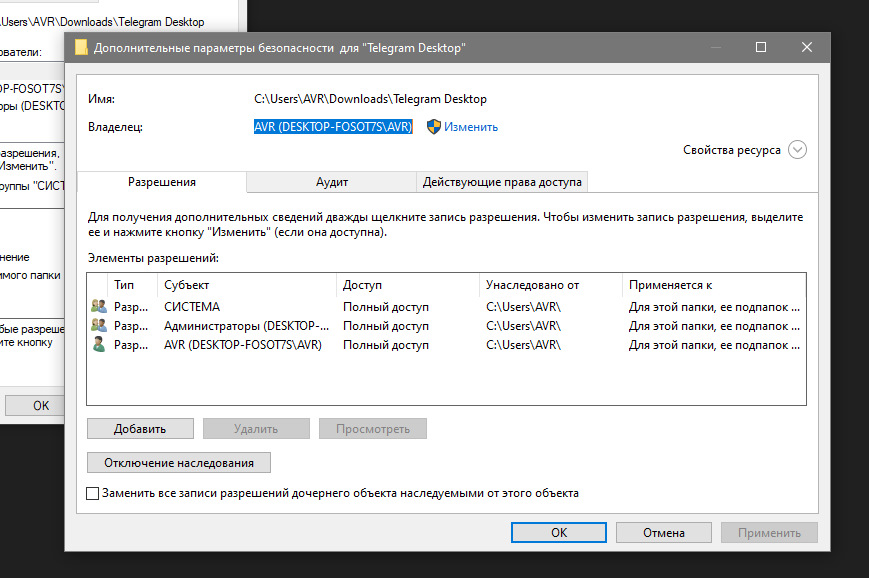

Заходите в диспетчер задач и ищете taskhostw с номером процесса, который у вас на скрине, он указан в пути на моем фото. Не завершаете его, переходите через его свойства в расположение. Открываете правой кнопкой свойства — безопасность- кнопка дополнительно.

Вот например так.

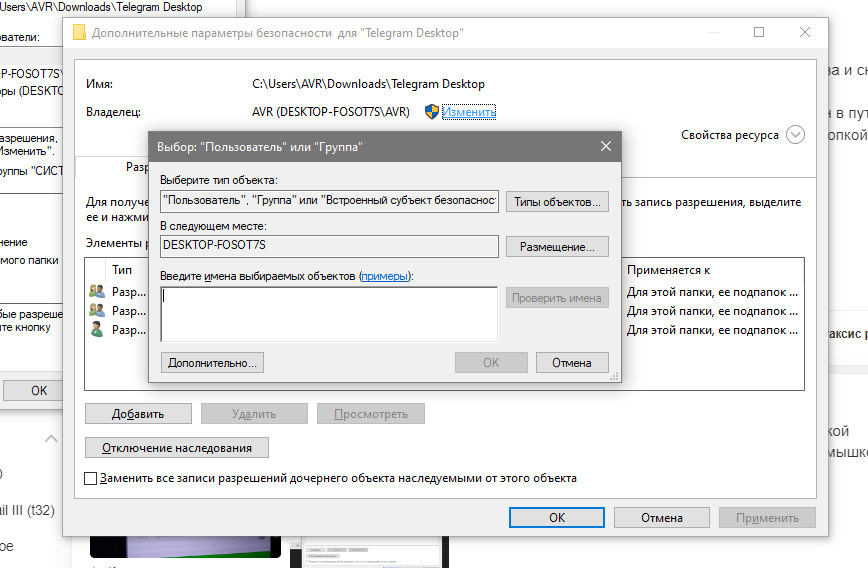

Здесь жмете кнопку — изменить.

Вписываете имя вашей учетной записи, в моем случае — AVR.

Соглашаетесь с изменением хозяина папки. Т.к. вы из под рута, вы можете менять права между собой у пользователей.

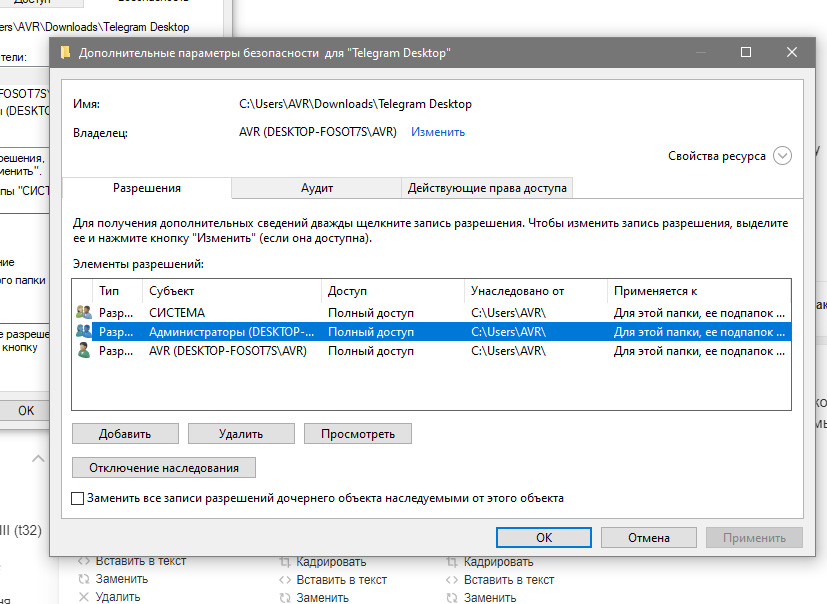

Там будет стоять право для TrustedInstaller.

Его необходимо удалить, удалить так же пользователя John из прав.

Выделяете, жмете кнопку удалить и применить.

Удаляете, удаляете из корзины.

ПРОЦЕДУРУ ПРОДЕЛАТЬ СО ВСЕМИ ПРОЦЕССАМИ И ПАПКАМИ ИЗ СКРИНА!

Если вы не нашли папки

C:\PROGRAMDATA\REALTEKHD

C:\PROGRAMDATA\WINDOWSTASK

C:\PROGRAMDATA\WINDOWS TASKS SERVICE, значит Cure It их уже удалил.

Я, к сожалению не вспомню, но еще поищите папку — crl optimization v4… — убрать точно так же!

В самом Cure It — НЕЛЬЗЯ ВЫБИРАТЬ ЛЕЧЕНИЕ ИЛИ КАРАНТИН — ТОЛЬКО УДАЛИТЬ!

Можете попробовать еще RogueKiller, чтобы расправиться с папками.

Три волшебных буквы CMD

1. Сброс стека протоколов TCP/IP.

В том же CMD от админа:

Пишем notepad C:\windows\system32\drivers\etc\hosts — проверяем ваш IP, чтобы не было ничего лишнего, кроме него и 127.0.0.1.

У некоторых буде файл Icalendar расширения, подобно проверяем.

В той же консоли пишем — netsh winsock reset.

КОМП НЕ ПЕРЕЗАГРУЖАЕМ ДО ПУНКТА — » ПОСЛЕ ЧИСТКИ » !

Далее netsh int ip reset c:\resetlog.txt

Далее ipconfig /flushdns

Если пишет, что нужны права админа — перезапустите консоль от админа с правой клавиши мыши.

2.Отключаем SMB-протокол

Пишем

Dism /online /Disable-Feature /FeatureName:»SMB1Protocol»

Dism /online /Disable-Feature /FeatureName:»SMB1Protoco-Client»

Dism /online /Disable-Feature /FeatureName:»SMB1Protocol-Server»

Здесь мы отключили поддержку клиента файлового сервера и доступа к сетевой папке.

Вводим — Dism /online /Get-Features /format:table | find «SMB1Protocol» — Все пункты должны быть Disabled.

3.Перезапуск SSH и RDP

Win+R — вводим — services.msc

Найдите в списке служб — SSDP Discovery — и остановите принудительно.

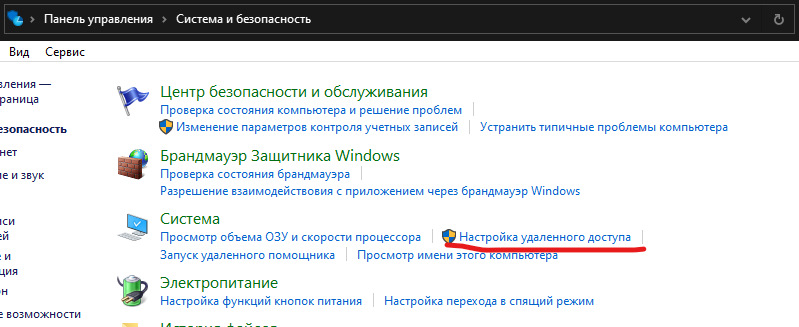

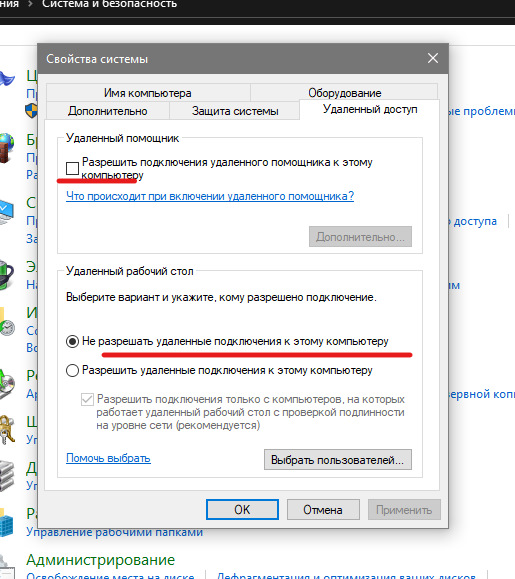

Далее заходим в Панель управления — Система и безопасность — Система — Настройка удаленного доступа.

Делаем, как на скрине.

Чистка исходников

Будьте с собой откровенны и деинсталируйте все, что поставили и скачали начиная с даты, когда предположительно могли подцепить вирусню.

Все торренты, все данные, все картинки и видео, все-все-все.

Я смотрел по истории скачивания и установки + сравнивал с процессами из журнала событий.

Да, работа муторная, но без этого никак.

Нужно еще по хорошему почистить папки в реестре точно так же.

У меня их было 3 или 4 всего, искал по названиям процессов из того же журнала событий.

Включите весь перечень дефолтной защиты Винды и Брандмауэра.

После чистки и команд

Перезагружаем, смотрим процессы.

Сканируем комп.

Придумайте, как поймать активность.

Я подключал VR и играл без инета и с ним, с интервалами по 15 минут. До наших манипуляций вирус активировался после 5 минут начала игры в VR — Имеется ввиду, что комп фоново подготавливает картинку в VR, но прямых команд нет и фактически он бездействует, значит пора выходить вирусу. Но когда вирус начинает работу, у меня проседают кадры с 120+ до 25-20 и прогрузка после поворота головы с провисанием)

После моих действий — играли сегодня, я вел стрим на хостинг снова и проблем не было никаких, температура и потребление в порядке, кадры, качество картинки тоже.

ⵈ━═══════════════════════════╗◊╔═════════════════════════════━ⵈ

Сразу предупреждаю, что единственное полное решение проблемы — купить другой жесткий диск.

Я не смог найти нормальный и полный способ потому что слишком глуп и туп. А вирус — он как гидра.

Главное запомните — отключите интернет.

В моем случае, я просидел день, чтобы понять куда копать. Интернет пуст, все вирусы здесь.

В данном случае, мы убрали головные и вспомогательные файлы, убрали процессы, права и переломали весь алгоритм связи между свежей фермой и сервером для хранения крипты.

Если вы НЕ запустите снова этот файл — ничего не случится.

Если кто-то знает, чем дополнить или альтернативы — пишите в комменты или лс, дополню статью.

Давайте бороться с этим контрацептивами вместе.

ⵈ━═══════════════════════════╗◊╔═════════════════════════════━ⵈ

Берегите своих двоичных, всем peace.

0 / 0 / 0

Регистрация: 25.05.2023

Сообщений: 11

25.05.2023, 16:17. Показов 25184. Ответов 18

В доте 2 со вчерашнего вечера начало сильно лагать, фризы длились до 15 секунд, а попытка выйти в главное меню закончились чёрным экраном на 4 минуты и последующим закрытием через диспетчер задач на втором рабочем столе, при этом не было никаких сообщений, что дота 2 не отвечает (Win+Tab). Громких шумов и т.п., что могло сигнализировать о плохой работе компьютера, не было.

Утром зайдя первым делом отошел за чафиром, а вернувшись услышал громкий звук работы видеокарты. На афтабёрнере 100% ГП и 100% видеоядро и естественная от такой нагрузки температура 60-70гр. Открыв диспетчер задач, видеокарта умолкает и возвращается к штатной работе. Немного поищя загвоздку в диспетчере, нахожу очень похожие на вирусы процессы: System (запускается из папки Windows Tasks Service, в свойствах подписан как winserv.exe) | ReaItek HD (запускается из папки ReaItek HD, в свойствах обозначен как taskhostw) | COM Surrogate (две из них запущены от папки sustem32, а третья, которую я и подозреваю, в свойствах обозначена как taskhost) |, пути которых, я сразу же нашел и пытаясь ручным и грубым способом удалить, получаю моментальное закрытие проводника и диспетчера (дальше я ещё узнал что закрываются не только папка в которой хранится вирус и диспетчер задач, но и все проводники диска C. Затишье продливается не долго, минута-две максимум, после чего всё начинается с начала, и чем больше я держу компьютер запущенным тем быстрее майнер обращает внимание на то что я открыл папку ProgramData или диспетчер задач — и следовательно сразу их закрывая, иногда на столько быстро что даже букву прочитать не успееваешь.

P.S. пути, где, предполагаю, хранятся вирусы:

C:\ProgramData\Windows Tasks Service | C:\ProgramData\ReaItekHD | C:\ProgramData\WindowsTask

Сознаюсь… пытался самостоятельно удалить более техничным путём; запускал в безопасном режиме и через консоль удалял всё из папок (вышеперечисленных) командами типа dir /a:h ,что-бы узнать, что удалять, а после del /a:h . удаляя всё что там находилось. Удалял сразу из всех трёх подозрительных папок, но удалить del /a:h .. не получалось, писало что отказано в доступе, а виноват в этом ntuser.pol находящийся скрытым в папке ProgramData.

В дополнение напишу, запуск любых программ антивирусов/сайтов по типу вашего(с ссылками на autologger)/упомнинание слова антивирус в поисковой страничке/и даже ролики с темами как его удалить, пришлось искать на телефоне. Из этого вылазит неприятная… ФИГНЯ, запустить в обычном запуске AutoLogger невозможно, получается дойти до запуска AVZ, но после открытия браузеров сразу же закрывается без ошибок/незаконченных логов и т.п. Смог получить логи лишь из безопасного режима. Надеюсь поможет.

0

Readers help support Windows Report. We may get a commission if you buy through our links.

Read our disclosure page to find out how can you help Windows Report sustain the editorial team. Read more

The Windows operating system comprises many background files and processes. Winserv.exe belongs in this category. We have a guide that explains how many processes run in the background, so you can learn more about the subject.

If you are wondering what this executable is and its use on the OS, this guide will give you all the necessary information.

What is Winserv.exe?

This executable was released in 2004 by Sw4me Programmers Group; it is typically 34,304 bytes and performs these functions:

- Create an NT service running any application.

- Configure, control, and view the status of any NT service.

These NT services are applications that operate in the background and give the operating system some crucial functionality. Remember that it is possible to disable background applications, so you can always stop this file from running.

What is Winserv.exe location?

Once downloaded, you will be able to find the file in a subdirectory of the Program Data folder, as shown below:

C:\ProgramData\Windows Tasks Service\

Is Winserv.exe a virus?

From what we gather, this file is not necessarily malicious and may be integral to creating and managing NT services, monitoring NT services, and logging NT service events.

However, since a few users have indicated some concerns, we recommend running a scan with a trusted antivirus program to be on the safe side.

Should I disable Winserv.exe?

This is entirely up to you. You may, however, perform a winserv.exe uninstall or disable the executable if you observe the following:

- If you are experiencing problems with NT services.

- If your use a third-party service manager.

Also, be mindful that you may experience the following if you disable the process:

- You may become more open to malware attacks since the process manages some of Windows’ security features.

- You may be unable to use certain Windows features like the Update and Firewall features.

- Lastly, certain NT services may not start or stop properly.

How do I disable Windserv.exe?

Use the Task Manager

- Hold Ctrl + Shift + Esc to open the Task Manager window.

- Locate the Winserv.exe process and right-click on it.

- Next, click on End task.

- Plugin-container.exe: What is it & Should I Remove it?

- Conhost.exe: What is it & how to Fix Its High CPU Usage

- HydraDM.exe: What is It & Should I Remove It?

- HsMgr64.exe: What is It & Should I Delete It?

We hope this guide is valuable to you, as our ultimate goal is to enlighten your knowledge on this executable.

We discuss some other executable files like Pacjsworker-exe so that you may read and expand your knowledge.

Lastly, we value your feedback and would love to hear from you. Please feel free to share your thoughts and leave a comment below with your perspective.

Afam Onyimadu

Windows Software Expert

Afam is a geek and the go-to among his peers for computer solutions. He has a wealth of experience with Windows operating systems, dating back to his introduction to Windows 98. He is passionate about technology amongst many other fields. Aside from putting pen to paper, he is a passionate soccer lover, a dog breeder, and enjoys playing the guitar and piano.

1. Выделите следующий код и скопируйте в буфер обмена (правая кнопка мыши – Копировать)

Start::

CreateRestorePoint:

HKLM\...\Run: [Realtek HD Audio] => C:\ProgramData\ReaItekHD\taskhostw.exe [30855696 2023-08-08] (Realtek Semiconductor) [Файл не подписан] <==== ВНИМАНИЕ

HKU\S-1-5-21-127864874-1257540592-420147299-1001\...\MountPoints2: {b9f7a7fb-2061-11ec-841e-382c4a628c58} - "E:\Setup.exe"

HKU\S-1-5-18\...\Run: [] => [X]

Task: {6772566F-D0E9-4E15-9EA3-A01F07B59398} - System32\Tasks\Microsoft\Windows\CheckGlobalY\RecoveryHosts => C:\ProgramData\Microsoft\Network\XINxhjJ\CheckGlobalY.bat [2771 2023-08-29] () [Файл не подписан] <==== ВНИМАНИЕ

Task: {71E028E3-0F26-4231-8A82-4A0091B85F91} - System32\Tasks\Microsoft\Windows\CheckGlobalY\RecoveryTask => C:\Programdata\ReaItekHD\taskhostw.exe [30855696 2023-08-08] (Realtek Semiconductor) [Файл не подписан] <==== ВНИМАНИЕ

Task: {76657C3D-8F62-4A13-B291-8977205CCF76} - System32\Tasks\Microsoft\Windows\CheckGlobalY\XINxhjJ => C:\Programdata\ReaItekHD\taskhost.exe [22820368 2023-08-07] (Microsoft Corporation) [Файл не подписан] <==== ВНИМАНИЕ

C:\ProgramData\Microsoft\Network\XINxhjJ\CheckGlobalY.bat

Task: {CDF82114-A44B-43CD-B012-F82B8A2AD186} - System32\Tasks\Microsoft\Windows\WindowsBackup\ManagerSystem => C:\Programdata\ReaItekHD\taskhostw.exe [30855696 2023-08-08] (Realtek Semiconductor) [Файл не подписан] <==== ВНИМАНИЕ

Task: {F11BA4AA-7C93-48DD-9C63-8BF6292F88CE} - System32\Tasks\Microsoft\Windows\WindowsBackup\OnlogonCheck => C:\Programdata\ReaItekHD\taskhostw.exe [30855696 2023-08-08] (Realtek Semiconductor) [Файл не подписан] <==== ВНИМАНИЕ

Task: {5E532709-9A52-441D-95B5-8F753D0FE386} - System32\Tasks\Microsoft\Windows\Wininet\Hor => C:\ProgramData\Microsoft\Network\XINxhjJ\Game.exe [53231134 2023-08-08] () [Файл не подписан]

Task: {0CE9CEBB-5826-403A-9AA8-89CDEBF5985F} - System32\Tasks\Microsoft\Windows\Wininet\winser => C:\ProgramData\Windows Tasks Service\winserv.exe [10675712 2021-05-28] (tox) [Файл не подписан] -> Task Service\winserv.exe <==== ВНИМАНИЕ

Task: {B2AB7D86-52DF-4626-A545-283672B4521C} - System32\Tasks\Microsoft\Windows\Wininet\winsers => C:\ProgramData\Windows Tasks Service\winserv.exe [10675712 2021-05-28] (tox) [Файл не подписан] -> Task Service\winserv.exe <==== ВНИМАНИЕ

C:\ProgramData\Microsoft\Network\XINxhjJ

Reboot:

End::

2. Запустите Farbar Recovery Scan Tool от имени Администратора по правой кнопке мыши.

3. Нажмите один раз на кнопку Fix (Исправить) и подождите. Программа создаст лог-файл (Fixlog.txt). Пожалуйста, прикрепите его в следующем сообщении.

- Обратите внимание: будет выполнена перезагрузка компьютера.

Скачайте AV block remover.

Распакуйте (только не на Рабочий стол и не в папку Загрузки), запустите и следуйте инструкциям. Если не запускается, переименуйте файл AVbr.exe в, например, AV-br.exe (или любое другое имя).

Если и так не запускается, запустите его в безопасном режиме с поддержкой сети.

В результате работы утилиты появится отчёт AV_block_remove_дата-время.log, прикрепите его к следующему сообщению.

Удалите старые файлы FRST.txt и Addition.txt, сделайте новые логи Farbar

#1

BoyZ

- Posters

- 5 Сообщений:

Newbie

Отправлено 07 Май 2023 — 23:47

Борюсь с этим вирусом почти целый день — безуспешно, антивирусы не дает открывать ни в какую. Исправлять в файлах hosts — не даёт ничего, исправления в реестре так же не приносят плоды.

Пробовал через LiveCD Dr.Web’a, сам антивирус не видит того, что это вирус. Удаление его вручную, исправление файлов hosts и реестра — после перезагрузки компьютера не помогает, так как он восстанавливает всё в прежнем виде.

Логи какие-либо предоставить не могу, так как сами антивирусы не открываются, а в livecdшном антивирусе такой функции не углядел. Жду вашей помощи и советов.

- Наверх

#2

Dr.Robot

Dr.Robot

- Helpers

- 3 341 Сообщений:

Poster

Отправлено 07 Май 2023 — 23:47

<p>1. Если Вы подозреваете у себя на компьютере вирусную активность и хотите получить помощь в этом разделе,

Вам необходимо кроме описания проблемы приложить к письму логи работы двух программ — сканера Dr. Web (или CureIt!, если антивирус Dr. Web не установлен на Вашем ПК), DrWeb SysInfo. Без логов помочь Вам не сможет даже самый квалифицированный специалист.

2. Если у Вас зашифрованы файлы,

Внимание! Услуга по расшифровке файлов предоставляется только лицензионным пользователям продуктов Dr.Web, у которых на момент заражения была установлена актуальная коммерческая лицензия Dr.Web Security Space или Dr.Web Enterprise Security Suite.

Что НЕ нужно делать:

— лечить и удалять найденные антивирусом вирусы в автоматическом режиме или самостоятельно. Можно переместить всё найденное в карантин, а после спросить специалистов или не предпринимать никаких действий, а просто сообщить название найденных вирусов;

— переустанавливать операционную систему;

— менять расширение у зашифрованных файлов;

— очищать папки с временными файлами, а также историю браузера;

— использовать самостоятельно без консультации с вирусным аналитиком Dr. Web дешифраторы из «Аптечки сисадмина» Dr. Web;

— использовать дешифраторы рекомендуемые в других темах с аналогичной проблемой.

Что необходимо сделать:

— прислать в вирусную лабораторию Dr. Web https://support.drweb.com/new/free_unlocker/?keyno=&for_decode=1 несколько зашифрованных файлов и, если есть, их не зашифрованные копии в категорию Запрос на лечение. Дожидаться ответа на Вашу почту вирусного аналитика и далее следовать его указаниям ведя с ним переписку по почте. На форуме рекомендуется указать номер тикета вирлаба — это номер Вашего запроса, содержащий строку вида [drweb.com #3219200];</p>

- Наверх

#3

BoyZ

BoyZ

- Posters

- 5 Сообщений:

Newbie

Отправлено 07 Май 2023 — 23:49

Сканер Dr web не устанавливается браузером, так как попытки открыть сразу обрываются закрытием браузера. KVRT в свою очередь видит вирусы, но при попытке удалить их и перезагрузке — они снова возвращаются.

- Наверх

#4

BoyZ

BoyZ

- Posters

- 5 Сообщений:

Newbie

Отправлено 08 Май 2023 — 00:01

Так, я немного обманул систему и сформировал отчет о системы, вот он https://drive.google.com/file/d/1d19xaJ3sPqbpVvWma22BMQhiwNEGE5U-/view?usp=share_link

P.s если можно его как-то кинуть не через ссылку, используя телефон — дайте мне знать

- Наверх

#5

BoyZ

BoyZ

- Posters

- 5 Сообщений:

Newbie

Отправлено 08 Май 2023 — 00:24

- Наверх

#6

AndreyKa

AndreyKa

- Posters

- 1 131 Сообщений:

Poster

Отправлено 08 Май 2023 — 10:46

- Наверх

#7

BoyZ

BoyZ

- Posters

- 5 Сообщений:

Newbie

Отправлено 12 Май 2023 — 07:41

Вроде бы отправил ещё в тот день, ответа нету.

Как я понимаю ожидание 30-дневное, верно?

- Наверх

#8

Dmitry_rus

Dmitry_rus

- Helpers

- 3 669 Сообщений:

Guru

Отправлено 15 Май 2023 — 13:54

Проверьте-ка этих товарищей на Virustotal…

C:\ProgramData\ReaItekHD\taskhostw.exe C:\ProgramData\RealtekHD\taskhost.exe C:\ProgramData\Windows Tasks Service\winserv.exe C:\ProgramData\WindowsTask\MicrosoftHost.exe C:\ProgramData\WindowsTask\audiodg.exe C:\ProgramData\WindowsTask\AppModule.exe C:\ProgramData\WindowsTask\AMD.exe

- Наверх

#9

Ivan Korolev

Ivan Korolev

- Virus Analysts

- 1 430 Сообщений:

Poster

Отправлено 29 Май 2023 — 12:18

Проверьте-ка этих товарищей на Virustotal…

C:\ProgramData\ReaItekHD\taskhostw.exe C:\ProgramData\RealtekHD\taskhost.exe C:\ProgramData\Windows Tasks Service\winserv.exe C:\ProgramData\WindowsTask\MicrosoftHost.exe C:\ProgramData\WindowsTask\audiodg.exe C:\ProgramData\WindowsTask\AppModule.exe C:\ProgramData\WindowsTask\AMD.exe

Да че их проверять, сразу в вирлаб слать надо.

- Наверх

#10

Ivan Korolev

Ivan Korolev

- Virus Analysts

- 1 430 Сообщений:

Poster

Отправлено 29 Май 2023 — 13:47

- Наверх