Applies ToExcel 2013 Word 2013 PowerPoint 2013 Excel 2010 Word 2010 PowerPoint 2010 Project 2010 Project стандартный 2010 Excel 2007 Excel Starter 2010

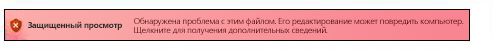

На панели сообщений отображаются предупреждения системы безопасности, если в открываемом файле есть потенциально опасное активное содержимое (такое как макросы, элементы ActiveX, подключения к данным и т. д.). Кроме того, это может происходить, когда вы собираетесь изменить файл, доступный только для чтения, либо хотите включить для него режим редактирования. В такой ситуации появляется желтая или красная панель сообщений со значком щита и извещением о возможных проблемах. Если известно, что источник содержимого надежен, нажмите на желтой панели сообщений кнопку Включить содержимое, чтобы пометить документ как надежный либо включить содержимое для текущего сеанса. На красной панели сообщений можно щелкнуть текст предупреждения. В представлении Office Backstage, которое отображается при открытии вкладки Файл, можно выбрать команду Все равно редактировать.

На приведенных ниже рисунках показаны примеры панели сообщений.

Чтобы отключить предупреждения системы безопасности, можно отключить саму панель сообщений. И наоборот, чтобы повысить уровень безопасности, панель сообщений можно включить.

Включение и отключение предупреждений системы безопасности на панели сообщений

-

В приложении Office откройте вкладку Файл.

-

Нажмите кнопку Параметры.

-

Щелкните элемент Центр управления безопасностью, а затем — Параметры центра управления безопасностью.

-

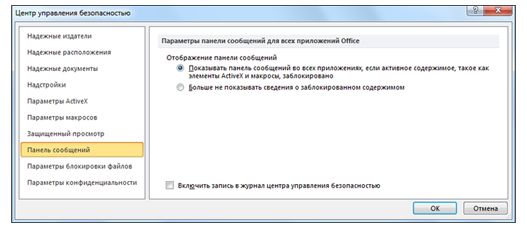

Щелкните элемент Панель сообщений, чтобы открыть диалоговое окно Параметры панели сообщений для всех приложений Office.

-

Показывать панель сообщений во всех приложениях, если содержимое документа заблокировано. Этот параметр используется по умолчанию. Панель сообщений появляется каждый раз при отключении потенциально небезопасного содержимого.

Примечание: Этот параметр выключен и панель сообщений не появляется, если в центре управления безопасностью в области Параметры макросов включен параметр Отключить все макросы без уведомления.

-

Больше не показывать сведения о заблокированном содержимом. Этот параметр выключает панель сообщений, из-за чего сообщения о проблемах с безопасностью не выводятся на экран (независимо от значений параметров безопасности в центре управления безопасностью).

-

Примечание: Изменение параметров панели сообщений в центре управления безопасностью не влияет на панель сообщений в режиме защищенного просмотра.

На приведенном ниже рисунке показан пример области Панель сообщений центра управления безопасностью.

Важно: Мы рекомендуем не изменять параметры безопасности в центре управления безопасностью. Это может привести к потере или краже данных, а также снижению уровня защиты компьютера или сети.

К началу страницы

Нужна дополнительная помощь?

Нужны дополнительные параметры?

Изучите преимущества подписки, просмотрите учебные курсы, узнайте, как защитить свое устройство и т. д.

С давних времен, компьютерные вирусы и другое вредоносное программное обеспечение ухудшали комфорт использования компьютерной техники, в том числе и той, что работала под управлением операционных систем Windows. Чтобы противостоять этим угрозам, разработчики из Microsoft добавили в систему различные функции безопасности, среди которых есть проверка запускаемых файлов, которые могут быть потенциально опасны для компьютера.

Приобрести оригинальные ключи активации Windows всегда можно у нас в каталоге от 1099 ₽

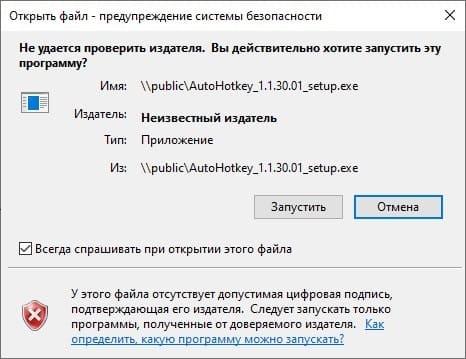

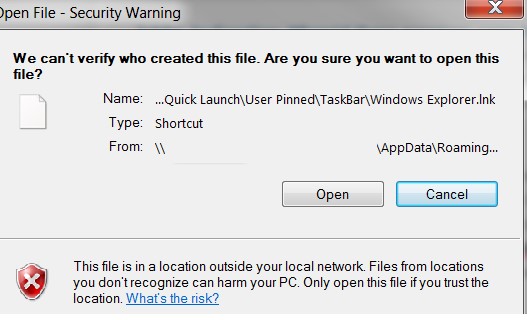

Например, при запуске файла с недействительной цифровой подписью, может появиться предупреждение:

«У этого файла отсутствует допустимая цифровая подпись, подтверждающая его издателя. Следует запускать только программы, полученные от доверенного издателя.»

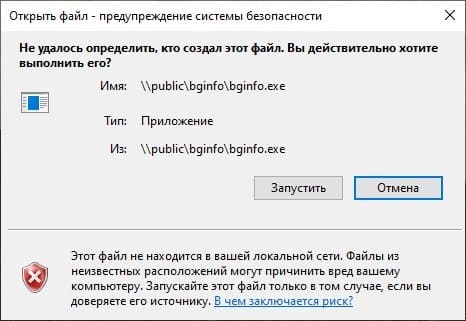

Если файл был скачан из ненадежного сетевого расположения, текст предупреждения будет другим:

«Этот файл не находится в вашей локальной сети. Файлы из неизвестных расположений могут причинить вред вашему компьютеру. Запускайте этот файл только в том случае, если вы доверяете его источнику.»

Если вы считаете, что эти предупреждения мешают работе, вы можете их отключить, настроив систему. Однако, делать это нужно с осторожностью: отключив подобные предупреждения, можно незаметно скачать сомнительный файл и подвергнуть систему опасности.

Отключение предупреждения системы безопасности в Windows 10

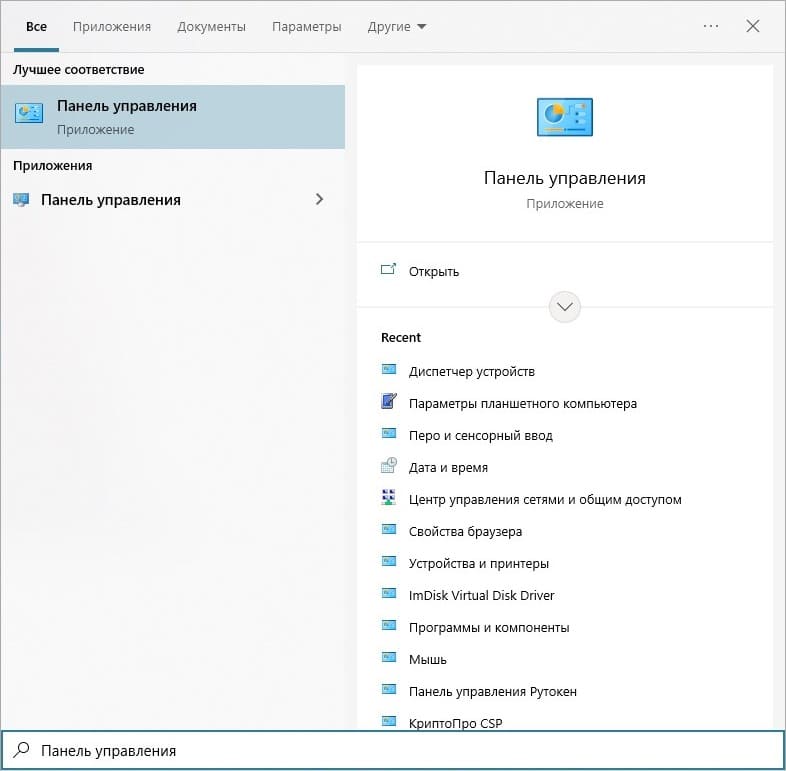

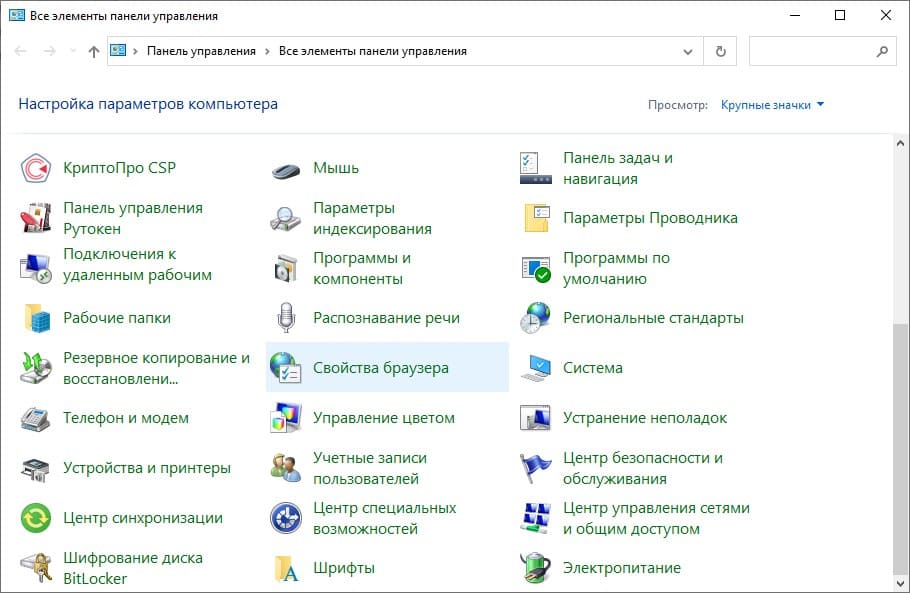

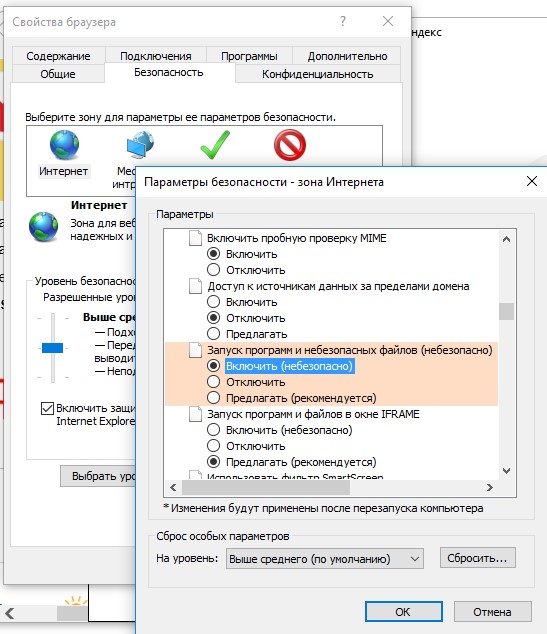

Вы можете отключить предупреждения безопасности при открытии потенциально опасных файлов, изменив параметры в «Свойствах браузера» в Панели управления. Для этого выполните следующие действия:

1. Откройте Панель управления, набрав соответствующий поисковый запрос в меню Пуск.

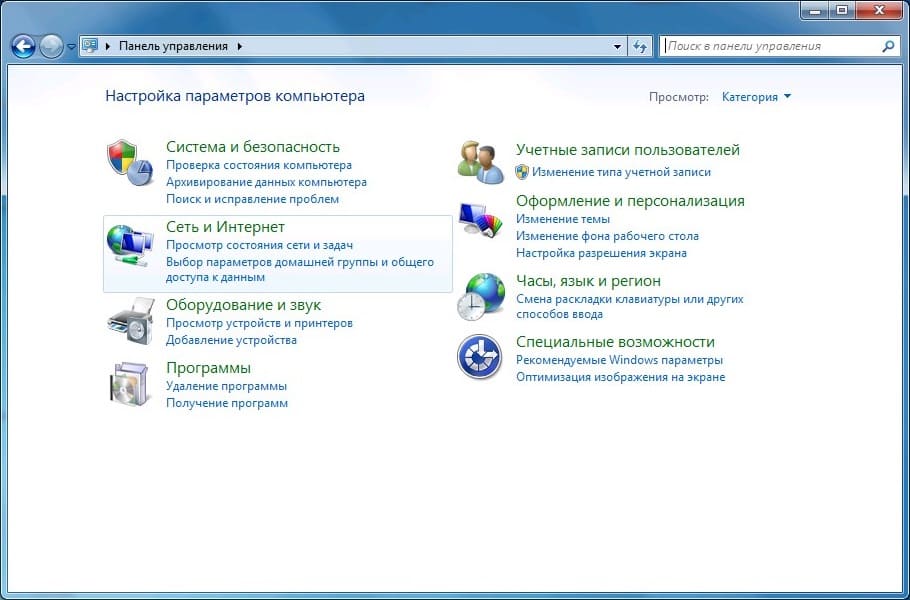

2. В Панели управления выберите «Сеть и интернет», затем «Свойства браузера».

Если включен вид значками, найдите пункт «Свойства браузера» и откройте его.

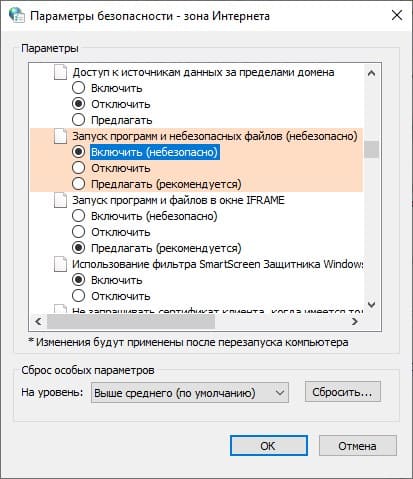

3. Перейдите на вкладку «Безопасность» и выберите зону «Интернет» (она выбрана по умолчанию). Нажмите кнопку «Другой».

4. В списке параметров найдите «Запуск программ и небезопасных файлов» и отметьте опцию «Включить (небезопасно)».

Отключение предупреждения системы безопасности в Windows 7

Для отключения предупреждений в Windows 7 выполните аналогичные шаги:

1. Откройте меню Пуск и выберите Панель управления.

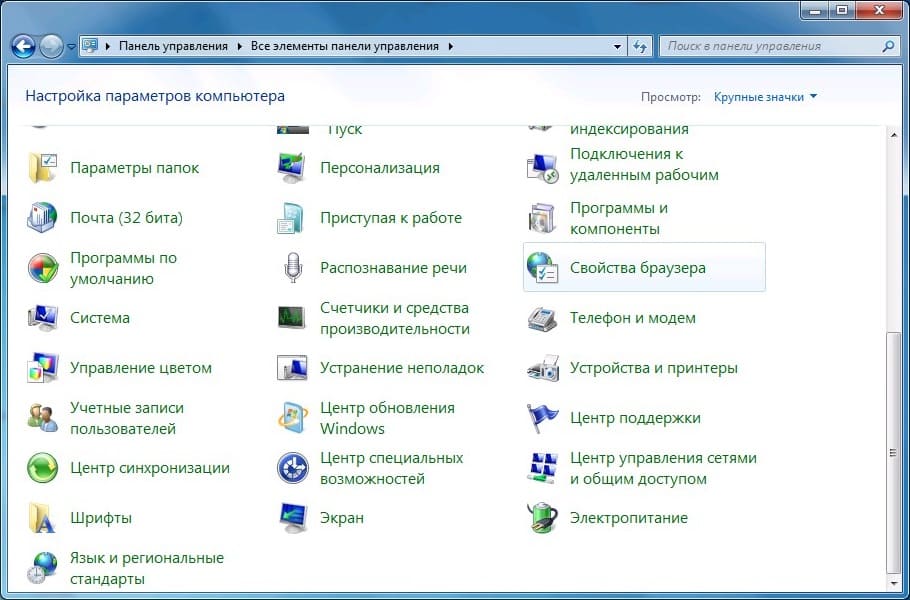

2. В Панели управления выберите «Сеть и интернет», затем «Свойства браузера».

Или найдите «Свойства браузера» среди значков.

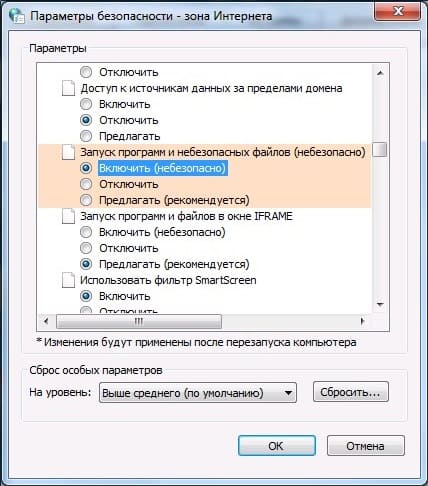

3. Перейдите на вкладку «Безопасность» и выберите зону «Интернет». Нажмите кнопку «Другой».

4. В настройках найдите параметр «Запуск программ и небезопасных файлов» и установите значение «Включить (небезопасно)».

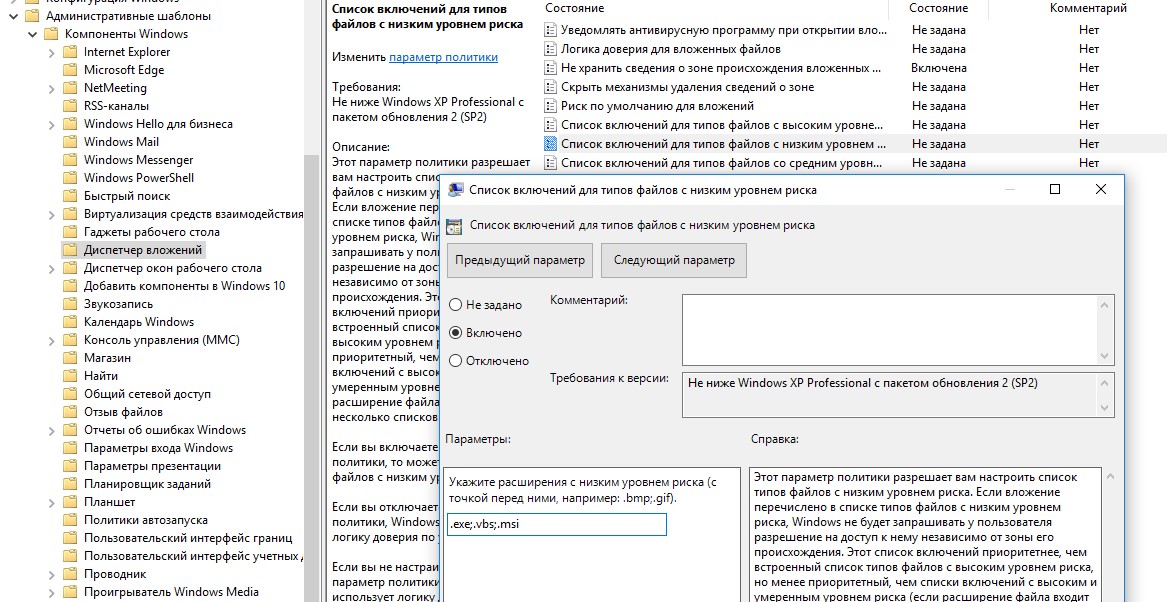

Политика «Список включений для типов файлов с низким уровнем риска»

Универсальным способом отключения таких уведомлений для любой версии Windows, начиная с Windows XP SP2, является настройка групповой политики. Можно создать список исключений, в который включить нужные расширения файлов.

Использование редактора реестра

Так как параметры групповых политик хранятся в реестре, можно настроить нужную политику, отредактировав реестр. Самый простой способ — создать файл реестра и экспортировать его в систему.

Создайте файл реестра следующего содержания, где .exe и .msi — это расширения файлов, для которых не нужно отображать предупреждения:

Windows Registry Editor Version 5.00

[HKEY_CURRENT_USER\Software\Microsoft\Windows\CurrentVersion\Policies\Associations]

"LowRiskFileTypes"=".exe;.msi;"

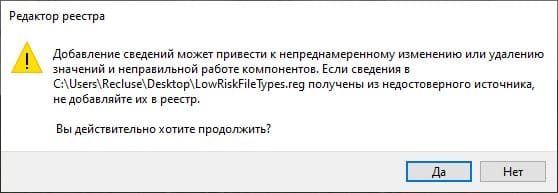

Экспортируйте данный файл в системный реестр двойным щелчком мыши. Подтвердите добавление данных.

Использование редактора групповых политик

Для отключения предупреждения можно воспользоваться редактором групповых политик:

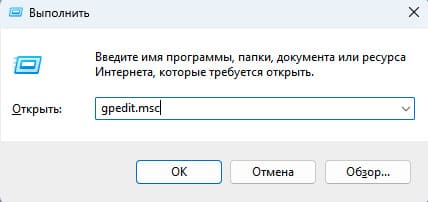

1. Нажмите Win+R введите gpedit.msc и запустите Редактор групповых политик.

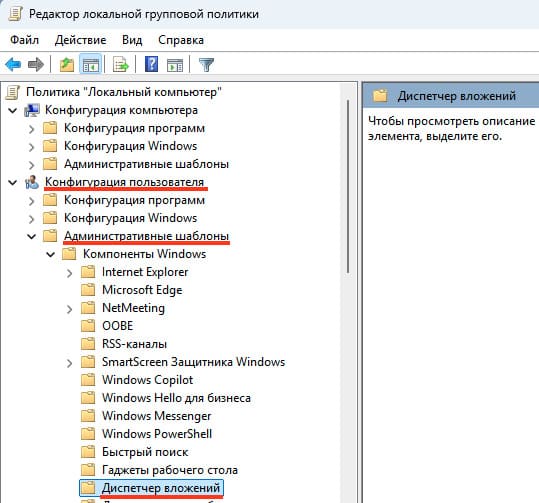

2. Перейдите по пути: «Конфигурация пользователя — Административные шаблоны — Компоненты Windows — Диспетчер вложений».

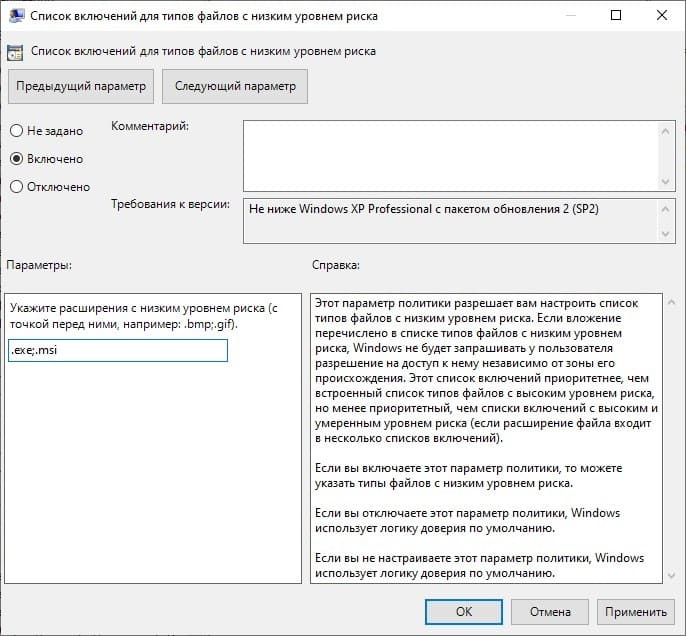

3. Найдите политику «Список включений для типов файлов с низким риском» и откройте её.

4. Установите значение «Включено» и в параметрах укажите нужные расширения файлов, например, .exe и .msi.

Если использовался редактор локальных групповых политик, изменения вступят в силу немедленно. При использовании редактора домена Active Directory дождитесь обновления политик.

Лицензионный ключ активации Windows от

Отключаем предупреждение системы безопасности в Windows 10

В Windows при попытке открыть или запустить исполняемый файл типа exe, vbs, msi, bat, cmd (и других типов файлов) с локального диска или сетевой папки может появиться предупреждение “Открыть файл – предупреждение системы безопасности” (Open file — Security Warning). Для продолжения выполнения программы пользователь должен вручную подтвердить запуск такого файла, нажав кнопку “Запустить” (Run). Такое предупреждение безопасности Windows обычно появляется при открытии файла, скачанного из интернета, или запуске исполняемого файла из общей сетевой папки или подключенного сетевого диска.

Предупреждение системы безопасности Windows при запуске файлов

Такая поведение Windows предназначено для защиты вашего компьютера от запуска потенциально опасных исполняемых файлов, которые вы скачали из Интернета или получили других недоверенных источников, и пытаетесь запустить. Предупреждение системы безопасности при запуске появляется во всех версиях Windows (включая Windows 10, 8.1 и 7).

Если вы устанавливаете или запускаете программы на компьютерах пользователя в фоновом режиме (через скрипты планировщика, групповые политики, задания SCCM и т.д.), это может вызвать проблемы. Дело в том, что в таки случаях предупреждающее окно системы безопасности Windows просто не отображается в сессии пользователя. Соответственно, установка или запуск таких приложений из скриптов становится невозможен.

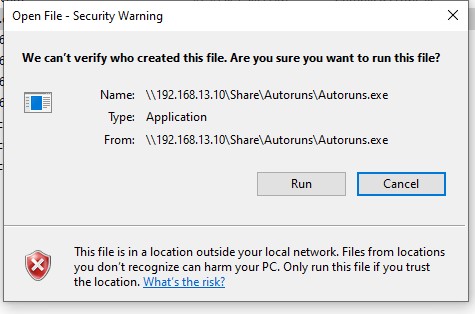

Например, при открытии файла из сетевого каталога окно предупреждения системы безопасности Windows выглядит так:

Открыть файл – предупреждение системы безопасности

Не удаётся проверить издателя. Вы действительно хотите запустить этот файл?

Этот файл не находится в вашей локальной сети. Файлы из неизвестных расположений могут причинить вред вашему компьютеру. Запускайте этот файл только в том случае, если вы доверяете его источнику.

Open File - Security Warning

The Publisher could not be verified. Are you sure you want to run this software?

This file is in location outside your local network. Files from locations you don’t recognize can harm your PC. Only run this file if you trust the location.

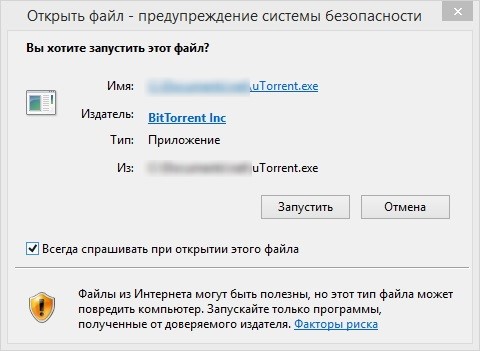

При запуске скачанного их Интернета файла с локального диска (или сетевого каталога, смонтированного через net use) текст предупреждения немного другой:

Open File - Security Warning

Do you want tio run this file?

Открыть файл – предупреждение системы безопасности

Запустить этот файл?

Файлы из Интернета могут быть полезны, но этот тип файла может повредить компьютер. Запускайте только программы, полученные от доверенного издателя.

Если снять галку на опции “Всегда спрашивать при открытии этого файл”, то при следующем запуске этой программы окно безопасности Windows не появится. Но таким образом добавлять программы в исключения придется вручную.

Попробуем разобраться, как убрать предупреждение системы безопасности при запуске исполняемых или установочных файлов в Windows (инструкция применима для всех версий Windows, начиная с XP).

Важно. Отключение данного окна с предупреждением системы безопасности Windows в большинстве случаев не рекомендуется, так как уменьшает уровень защиты компьютера и повышает риск заражения системы пользователем.

Предлагается несколько вариантов отключения окна предупреждения системы безопасности. Выберите подходящий способ в зависимости от требуемого решения (в некоторых случаях предложенные решения приходится комбинировать).

Отключение окна предупреждения при запуске файла, скачанного из Интернета

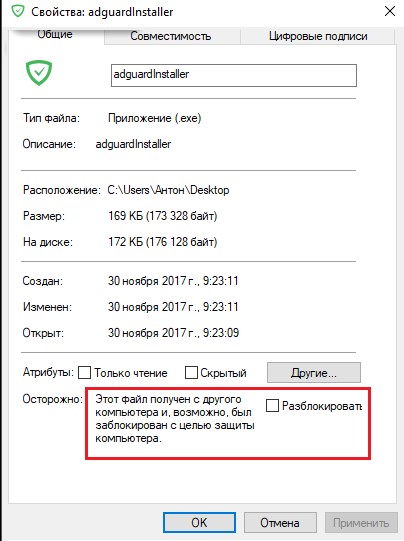

Исполняемые файлы, скачанные из Интернета, автоматически помечаются как потенциально опасные (загруженные из небезопасного источника). Реализуется этот функционал через альтернативные NTFS потоки файлов. Для упрощения, будем считать что это специальная метка файла, которая автоматически назначается скачанному из сети файлу (Как Windows определяет, что файл скачан из Интернета). Чтобы удалить эту метку, нужно разблокировать это приложение. Для этого:

- Откройте свойства исполняемого файла;

- На вкладке Общие (General) нажмите кнопку или установите чекбокс Разблокировать (Unblock). У полученного из интернета файла рядом с кнопкой будет указано такое предупреждение:

Осторожно: Этот файл получен с другого компьютера и, возможно, был заблокирован с целью защиты компьютера. (This file came from another computer and might be blocked to help protect this computer)

Сохраните изменения, нажав на кнопку Ok. Теперь файл разблокирован (NTFS метка снята) и будет запускаться без предупреждающего окна.

Трюк. Чтобы метка автоматически не назначалась файлам, которые вы загружаете из Интернета через браузер, можно сохранять скачанные файлы на диск отформатированный в файловой системе FAT32 или exFAT. На этих файловых системах альтернативные потоки NTFS не работают.

Метку альтернативного NTFS потока Zone.Identifier можно сбросить с помощью PowerShell:

Unblock-File someinstallfile.exe

Или утилиты

streams.exe

- Для Google Chrome и IE нужно создать такой ключ реестра

[HKEY_CURRENT_USER\Software\Microsoft\Windows\CurrentVersion\Policies\Attachments]

“SaveZoneInformation”=dword:00000001 - Для Mozilla Firefox на странице настроек about:config нужно изменить значение browser.download.saveZoneInformation на false.

В Windows можно полностью отключить сохранение информации о зонах в файлах, скачанных из интернета с помощью специально параметра групповых политик “Не хранить сведения о зоне происхождения вложений”/Do note preserve zone information in file attachments (User Configuration -> Administrative Templates -> Windows Components -> Attachment Manager).

Предупреждение безопасности при запуске приложений из сетевого каталога

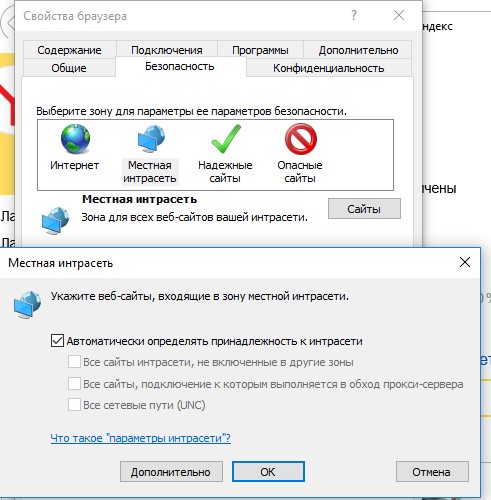

Этот вариант, как правило, возникает у корпоративных пользователей, которые работают в сети организации при доступе к ресурсам в другом домена AD или по IP адресу (по-умолчанию родной домен считается доверенным). Окно предупреждения может появится при запуске программы из общего сетевого каталога (сетевой шары) через UNC путь. В этом случае проще всего в настройках обозревателя Internet Explorer добавить имя и/или ip адрес сервера, на котором хранится исполняемый файл в зону Местная интрасеть. Тем самым вы укажете, что данный ресурс является доверенным. Для этого:

- Перейдите в Панель управления -> Свойства обозревателя (Internet Option) – команда inetcpl.cpl ;

- Вкладка Безопасность (Security);

- Открыть Местная интрасеть (Local Intranet) ->Узлы (Sites) ->Дополнительно (Advanced);

- В открывшемся окне добавьте имя и /или ip-адрес сервера. Например, file://10.0.0.6 , file://srvcontoso.com или file://127.0.0.1 для локального компьютера. Можно использовать знак подстановки, например добавить в зону местная интрасеть можно все адреса в определенной локальной подсети: file://192.168.1.*

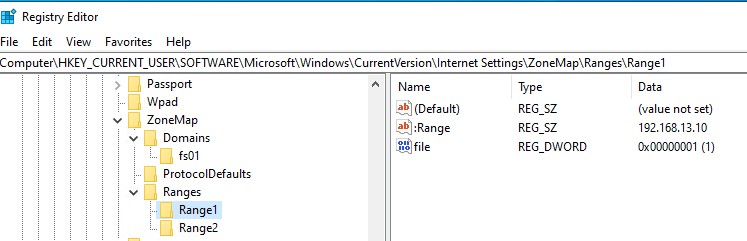

Совет. Эти настройки хранятся в реестре в ветке HKEY_CURRENT_USER\Software\Microsoft\Windows\CurrentVersion\Internet Settings\ZoneMap. Доверенные IP адреса указывается в ветке реестра Ranges ; доменные имена – в Domains .

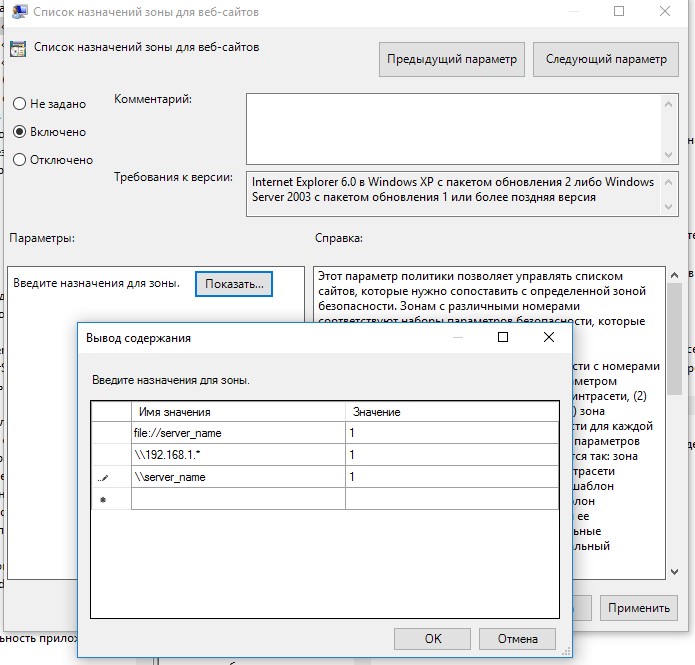

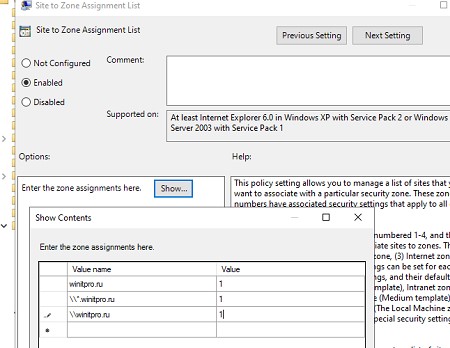

Вы можете добавить адреса и имена удаленных доверенных доменов, хостов и IP адресов в зону Местная интрасеть с помощью групповых политик (GPO). Откройте редактор локальной (gpedit.msc) либо доменной (gpmc.msc) политики. Перейдите в раздел Computer Configuration -> Administrative Templates -> Windows Components -> Internet Explorer -> Internet Control Panel -> Security Page (Конфигурация компьютера -> Административные шаблоны -> Компоненты Windows -> Internet Explorer -> Панель управления браузером -> Вкладка безопасность). Включите политику Site to Zone Assignment List (Список назначений зоны безопасности для веб-сайтов). В настройках политики нужно указать список доверенных серверов в формате:

- Имя сервера (в виде file://server_name , \\server_name , server_name или IP )

- Номер зоны (1 – Для местной интрасети)

Если у вас появляется окно предупреждения при запуске программ с подключенного сетевого диска, добавьте букву диска (например, U:\) или UNC путь в зону местной интрасети.

Сохраните изменения в политике и обновите GPO на клиенте (gpupdate /force). Теперь при запуске их сетевых каталогов на хостах, добавленных в местную интрасеть, не будет появляться предупреждение при открытии исполняемых файлов.

Кроме того, в групповых политиках можно включить следующие настройки в разделе User Configuration -> Administrative Templates -> Windows Components -> Internet Explorer -> Internet Control Panel -> Security Page (Конфигурация пользователя -> Административные шаблоны -> Компоненты Windows -> Internet Explorer -> Панель управления браузером -> Вкладка безопасность). Это оптимальный вариант для пользователей домена:

- Сайты Интрасети: все сайты, не перечисленные в других зонах Intranet Sites: Include all local (intranet) sites not listed in other zones

- Сайты Интрасети: все сетевые пути (UNC) Intranet Sites: Include all network paths (UNCs)

- Включить автоматическое определение интрасети

Перенаправление папки AppData и предупреждение при открытии файлов

Если вы используйте перенаправление папки AppData (в roaming сценариях), пользователи могут столкнуться с окном “Открыть файл – предупреждение системы безопасности” при запуске ярлыков приложений из профиля.

В этом случае нужно добавить ваш сервер (или целиком домен), где хранятся перемещаемые профили в доверенную зону.

Воспользуйтесь параметром GPO: User Configuration -> Policies -> Administrative Templates -> Windows Components -> Internet Explorer -> Internet Control Panel -> Security Page -> Site to Zone Assignment List. Добавьте имя сервера (домена) со значением 1.

Отключение предупреждение для определенных типов файлов через GPO

В некоторых случаях целесообразно отключить появление предупреждения для определенных типов (расширений) файлов через групповые политики. Хотя, конечно, это не очень безопасно, т.к. пользователь не глядя может запустить что-то вредоносное.

Для этого в редакторе GPO перейдите в раздел User Configuration-> Administrative Templates-> Windows Components-> Attachment Manager (Конфигурация пользователя -> Административные шаблоны -> Компоненты Windows -> Диспетчер вложений).

- Включите политику Не хранить сведения о зоне происхождения вложений (Do not preserve zone information in file attachments). Все скачанные из интернета исполняемые файлы будут запускаться без подтверждения на всех компьютерах.

- Включите политику Список включений для типов файлов с низким риском (Inclusion list for low file types), укажите в ее настройках список расширений файлов, для которых нужно отключить появления окна с предупреждением системы безопасности Windows, например: .exe;.vbs;.msi. Система будет игнорировать метки на файлах с этим расширением, и запускать их без подтверждения.

Примечание. При этом данные расширения файлов добавляются в параметр реестра LowRiskFileTypes: [HKEY_CURRENT_USER\Software\Microsoft\Windows\CurrentVersion\Policies\Associations]»LowRiskFileTypes»=».exe;.vbs;.msi;.bat;»

Сохраните политику и примените ее на клиентах, выполнив на них команду gpupdate /force.

Теперь при открытии исполняемых файлов с указанными расширениями не будет появляться окно безопасности (независимо от наличия NTFS атрибута Zone.Identifier).

Можно также в параметрах обозревателя для зоны Интернета (Безопасность -> Интернет -> Другой -> Разное -> Запуск программ и небезопасный файлов) разрешить запуск любых файлов из интернета, но это крайне рискованно.

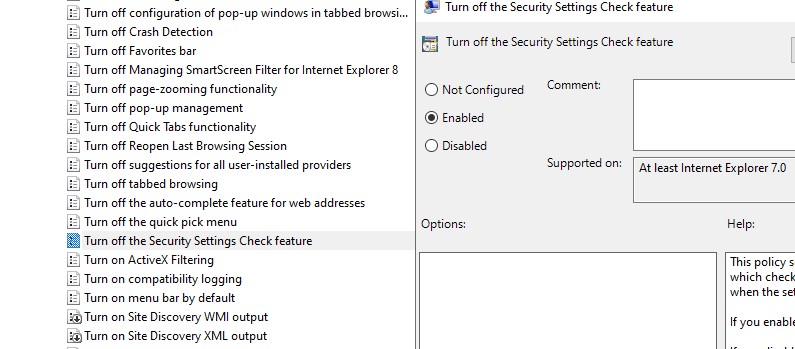

Вы можете полностью отключить вывод окна «Open File — Security Warning» с предупреждением об открытии небезопасных файлов с помощью параметра Turn off the Security Settings Check feature в разделе реестра Computer Configuration -> Administrative Templates -> Windows Components -> Internet Explorer.

Или с помощью следующих команд:

REG ADD «HKCU\Software\Microsoft\Windows\CurrentVersion\Internet Settings\Zones\3» /V «1806» /T «REG_DWORD» /D «00000000» /F

REG ADD «HKLM\Software\Microsoft\Windows\CurrentVersion\Internet Settings\Zones\3» /V «1806» /T «REG_DWORD» /D «00000000» /F

REG ADD «HKLM\SOFTWARE\Policies\Microsoft\Internet Explorer\Security» /V «DisableSecuritySettingsCheck» /T «REG_DWORD» /D «00000001» /F

This tutorial will show you how to enable or disable all notifications from Windows Security for all users in Windows 10 and Windows 11.

The Notifications page of Windows Security settings lets you configure what kind of notifications you want to receive.

However, they do no include all Windows Security notifications like a critical notification when virus protection is turned off.

You can disable all notifications from Windows Security if wanted. This can be useful when you have a 3rd party AV or security app installed and still always getting notifications about Microsoft Defender Antivirus being turned off or disabled.

You must be signed in as an administrator to enable or disable all Windows Security notifications.

Contents

- Option One: Enable or Disable All Windows Security Notifications in Local Group Policy Editor

- Option Two: Enable or Disable All Windows Security Notifications using REG file

EXAMPLE: «Turn on virus protection» notification from Windows Security

Option One

Enable or Disable All Windows Security Notifications in Local Group Policy Editor

The Local Group Policy Editor is only available in the Windows 10/11 Pro, Enterprise, and Education editions.

All editions can use Option Two for the same policy.

1 Open the Local Group Policy Editor (gpedit.msc).

2 Navigate to the policy location below in the left pane of the Local Group Policy Editor. (see screenshot below)

Computer Configuration > Administrative Templates > Windows Components > Windows Security > Notifications

3 In the right pane of Notifications in the Local Group Policy Editor, double click/tap on the Hide all notifications policy to edit it. (see screenshot above)

4 Do step 5 (enable) or step 6 (disable) below for what you would like to do.

5 Enable All Windows Security Notifications

This is the default setting.

A) Select (dot) Not Configured. (see screenshot below)

B) Click/tap on OK, and go to step 7 below.

6 Disable All Windows Security Notifications

A) Select (dot) Enabled. (see screenshot below)

B) Click/tap on OK, and go to step 7 below.

7 You can now close the Local Group Policy Editor if you like.

Option Two

Enable or Disable All Windows Security Notifications using REG file

1 Do step 2 (enable) or step 3 (disable) below for what you would like to do.

2 Enable All Windows Security Notifications

This is the default setting

A) Click/tap on the Download button below to download the file below, and go to step 4 below.

Enable_All_Windows_Security_notifications_for_all_users.reg

(Contents of REG file for reference)

Code:

Windows Registry Editor Version 5.00

[HKEY_LOCAL_MACHINE\SOFTWARE\Microsoft\Windows Defender Security Center\Notifications]

"DisableNotifications"=-

[HKEY_LOCAL_MACHINE\SOFTWARE\Policies\Microsoft\Windows Defender Security Center\Notifications]

"DisableNotifications"=-

[HKEY_LOCAL_MACHINE\SOFTWARE\Policies\Microsoft\Windows Defender Security Center\Notifications]

"DisableEnhancedNotifications"=-3 Disable All Windows Security Notifications

A) Click/tap on the Download button below to download the file below, and go to step 4 below.

Disable_All_Windows_Security_notifications_for_all_users.reg

(Contents of REG file for reference)

Code:

Windows Registry Editor Version 5.00

[HKEY_LOCAL_MACHINE\SOFTWARE\Microsoft\Windows Defender Security Center\Notifications]

"DisableNotifications"=-

[HKEY_LOCAL_MACHINE\SOFTWARE\Policies\Microsoft\Windows Defender Security Center\Notifications]

"DisableNotifications"=dword:000000014 Save the REG file to your desktop.

5 Double click/tap on the downloaded REG file to merge it.

6 When prompted, click/tap on Run, Yes (UAC), Yes, and OK to approve the merge.

7 You can now delete the downloaded REG file if you like.

That’s it,

Shawn Brink

Related Tutorials

- Turn On or Off Notifications in Windows 11

- Change How Long Notifications Stay Open in Windows 11

- Add or Remove Windows Security Notification Icon in Windows 11

- Open Windows Security in Windows 11

- Enable or Disable Windows Security Account Protection Notifications

- Enable or Disable Windows Security Firewall and Network Protection Notifications

- Enable or Disable Windows Security Virus and Threat Protection Notifications

-

Disable_All_Windows_Security_notifications_for_all_users.reg

Disable_All_Windows_Security_notifications_for_all_users.reg

938 bytes

· Views: 2,111

-

Enable_All_Windows_Security_notifications_for_all_users.reg

Enable_All_Windows_Security_notifications_for_all_users.reg

1.1 KB

· Views: 964

Применение мошенниками вредоносного программного обеспечения, нацеленного на поиск уязвимостей системы и скрытое проникновение, заставило разработчиков операционной системы «Windows 10» уделить особое внимание созданию специального защитного приложения «Защитник Windows».

Различные виды компьютерных угроз постоянно усовершенствуются, поэтому приложение безопасности операционной системы было дополнено дополнительной функцией «Блокирование подозрительных действий», призванной повысить общий уровень защищенности и избежать вредоносного воздействия вирусных программ.

По умолчанию, функция в системе отключена, и далее в нашей статье мы расскажем, как вы можете включить ее для защиты вашего компьютера от различных угроз.

Как действует функция «Блокирование подозрительных действий»?

В описании от корпорации «Microsoft» дается разъяснение, что функция «Блокирование подозрительных действий» направлена на снижение уязвимой зоны операционной системы с помощью определенных правил, которые помогают предотвратить любые действия, используемые вредоносными программами для заражения компьютеров. Функция выступает отдельным компонентом службы «Безопасность Windows» приложения «Защитник Windows» («Windows Defender») и обеспечивает следующие компоненты:

- Правила, позволяющие включить или отключить конкретные типы поведения, например: исполняемые файлы и скрипты, непрозрачное поведение приложений и другие подозрительные сценарии;

- Выполнение централизованного мониторинга системы и аналитического аудита с последующим созданием отчета.

Первоначально она была внедрена в обновлении «Windows 10 Fall Creators Update» и была доступна только в операционной системе «Windows 10 Enterprise». Но после октябрьского обновления «Windows 10», функция «Блокирование подозрительных действий» доступна всем пользователям в настройках параметров службы «Безопасность Windows».

При включении «Блокирование подозрительных действий», «Windows 10» активирует различные правила безопасности, которые отключают функции, обычно используемые лишь вредоносными программами, чем помогают защитить ваш компьютер от заражения.

Вот некоторые из таких правил, обеспечивающие уменьшение уязвимой зоны:

- Блокирование исполняемого содержимого сообщений электронной почты;

- Блокирование создания дочерних процессов всеми приложениями «Microsoft Office»;

- Блокирование создания исполняемого содержимого приложениями «Office»;

- Блокирование приложений «Office» от внедрения подозрительного кода;

- Блокирование запуска исполняемого содержимого через «JavaScript» или «VBScript»;

- Блокирование исполнения непрозрачных сценариев;

- Блокирование вызовов «API Win32» из макроса «Office»;

- Блокирование учетных данных, похищенных из подсистемы центра сертификации локальной системы безопасности «Windows» («lsass.exe»);

- Блокирование исполняемых файлов, если они не соответствуют доверенному списку критериев;

- Использование расширенной защиты от программ-шантажистов;

- Блокирование процесса создания инициированной команды «PSExec» и «WMI»;

- Блокирование, исполняемых через «USB», процессов, не обладающих достаточным уровнем доверия.

Функция нацелена на предотвращение подозрительных действий, которые могут быть использованы вредоносными приложениями для заражения компьютера, похищения важных данных или другого вредного воздействия. Например, эти правила блокируют исполняемые файлы, которые поступают по электронной почте, не позволяют приложениям «Microsoft Office» выполнять определенные действия и останавливают опасные макро сценарии. Когда эти правила включены, «Windows» защищает учетные данные от кражи, прекращает работу подозрительных исполняемых файлов на «USB-накопителях» и отказывается запускать скрипты, в которых могут быть замаскированные лазейки для обхода антивирусного программного обеспечения.

С полным списком правил уменьшения уязвимых зон можно ознакомиться на официальном сайте корпорации «Microsoft» в разделе документов. Пользователи операционной системы «Windows 10 Enterprise» могут самостоятельно настраивать, какие правила будут использоваться в групповой политике безопасности. А остальные потребители получают единый набор правил, и непонятно, какие именно правила используются при включении этой функции в параметрах службы «Безопасность Windows».

«Защита от эксполойтов» службы «Безопасность Windows»

«Защита от эксполойтов» службы «Безопасность Windows» представляет собой новый набор дополнительных возможностей, направленных на предотвращение вредоносных вторжений в операционную систему «Windows 10», а также позволяющий справляться с вирусными атаками и уменьшать области, подверженные возможному заражению. Основными функциями можно выделить следующие: активирующие защиту от эксполойтов, правила уменьшения уязвимой зоны, защита сети и управляемый доступ к папкам.

Стоит отметить, что «Блокирование подозрительных действий» отличается от функции «Защита от эксполойтов», которая осуществляет защиту персонального компьютера от различных распространенных методов воздействия. Например, служба предотвращает запуск кода со страниц памяти, обеспечивает целостность потока управления, блокирует атаки нулевого дня, и завершает любые процессы, не соответствующие разрешенным сценариям. «Блокирование подозрительных действий» отключает потенциально опасные действия на более высоком уровне.

По умолчанию функция «Защита от эксполойтов» включена, и вы можете настроить ее в другом разделе приложении «Безопасность Windows». Уменьшение уязвимой зоны или «Блокирование подозрительных действий» по умолчанию пока не включено, и алгоритм ее включения мы рассмотрим в следующем разделе.

Как включить «Блокирование подозрительных действий»

Вы можете включить эту функцию на странице службы «Безопасность Windows», доступ к которой можно получить несколькими способами.

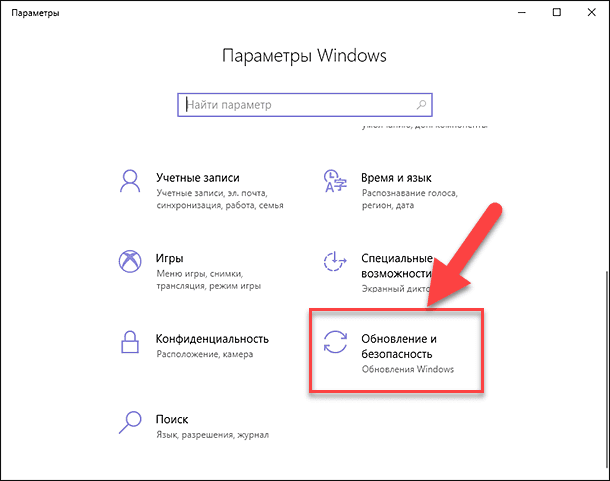

1 способ: Откройте приложение «Параметры», содержащее все основные настройки операционной системы «Windows 10», наиболее удобным для вас способом. Например, нажмите вместе сочетание клавиш «Windows + I» и откройте приложение напрямую. В главном окне приложения, используя бегунок полосы прокрутки, перейдите в низ окна, и выберите из списка доступных параметров раздел «Обновление и безопасность».

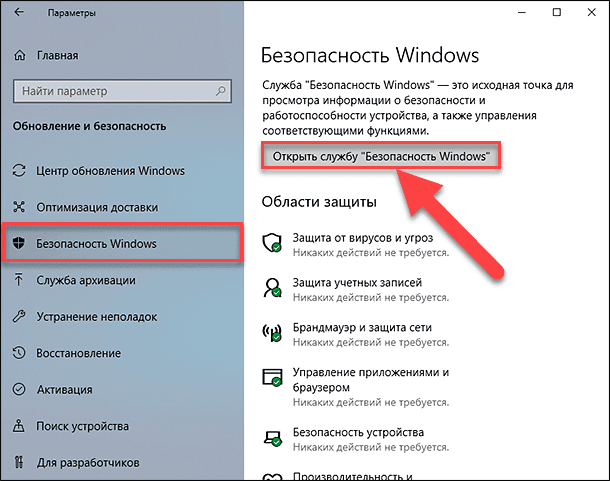

В новом окне в левой панели отметьте раздел «Безопасность Windows», а в правой панели окна в соответствующем разделе нажмите на кнопку «Открыть службу Безопасность Windows».

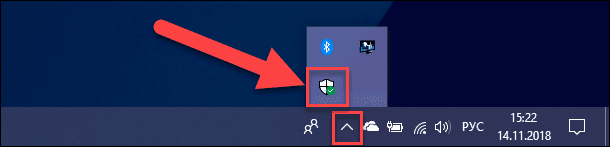

2 способ: В правом нижнем углу рабочего стола на «Панели задач» в области уведомлений нажмите на значок щита для вызова службы «Безопасность Windows» напрямую.

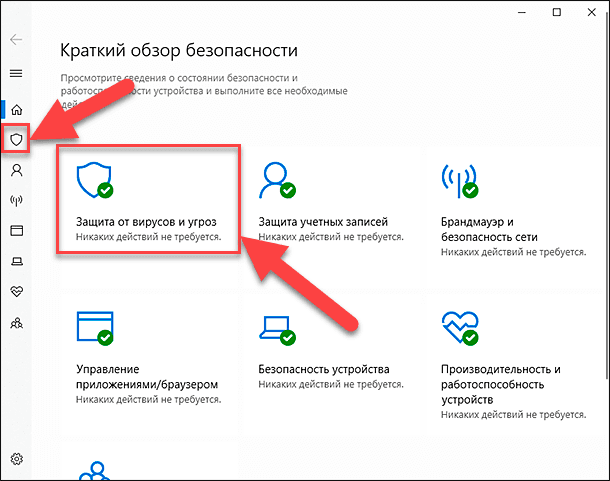

В открывшемся новом окне службы нажмите кнопку «Защита от вирусов и угроз» или щелкните кнопку с аналогичным уменьшенным изображением в боковом меню.

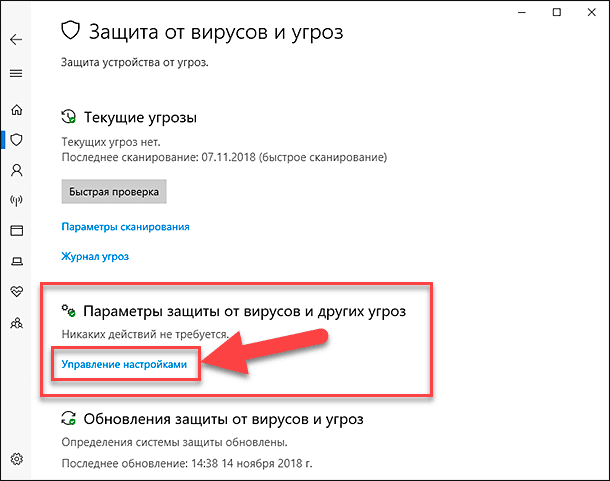

Затем на выбранной странице нажмите текстовую ссылку «Управление настройками», расположенную в разделе «Параметры защиты от вирусов и других угроз».

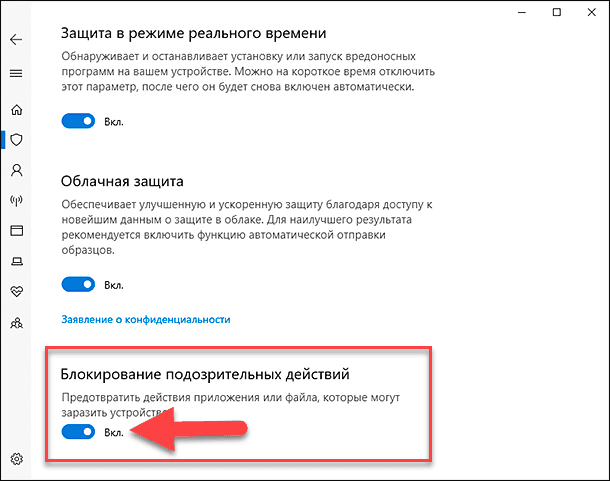

На следующей странице, используя бегунок полосы прокрутки, перейдите к разделу «Блокирование подозрительных действий» и установите переключатель в положение «Вкл.».

Если функция блокирует определенное действие, которое вам нужно регулярно выполнять, то вы можете вернуться сюда и отключить ее, установив переключатель в положение «Откл.». Однако заблокированное поведение не является обычным явлением при стандартном использовании персонального компьютера, и блокировка может сигнализировать о возможной попытке заражения.

Заключение

Злоумышленники непрерывно работают над созданием новых видов угроз и поиском уязвимостей операционной системы «Windows» для скрытого проникновения и кражи конфиденциальных данных. Маскировка вирусных программ под стандартные действия добросовестных приложений может создавать трудности в диагностике угроз и требует применения продвинутых механизмов защиты.

Дополнение возможностей «Защитника Windows» функцией «Блокирование подозрительных действий», использующей помощь интеллектуальных правил для остановки атак вредоносных программ, повышает общий уровень безопасности и степень защищенности операционной системы и отдельных ее приложений.

И пользователям, которые заботятся о сохранности своих данных не стоит ее игнорировать.

Полную версию статьи со всеми дополнительными видео уроками смотрите в источнике: https://hetmanrecovery.com/ru/recovery_news/what-is-the-block-suspicious-actions-feature-in-windows-10.htm