Once the WSUS (Windows Server Update Service) is implemented in your company network via Group policy, your Windows 11/10 or 8.1 computer will look for Windows updates via this local WSUS server. Though it helps the network administrator manage the updates and client computers optimally in a larger environment, it may create some issues for end-users. Follow the steps below to disable WSUS by registry key on Windows 10/11 without changing the Group Policy.

When a computer is set to get updates from WSUS, it may not be able to receive required or optional Windows updates until the administrator approves them on the server.

If you take your computer outside the local/company network, you can’t perform the Windows update. For example, you can’t install the latest Windows updates for your office laptop at home.

Also, it prevents any Windows features from downloading from the direct Internet because it is set to download from WSUS only.

This method is simple and easy. As an end-user, you can perform on your computer.

Note: This is a temporary solution. If you connect the computer back to the company network, the WSUS group policy will be applied automatically and revert the changes. The ideal permanent solution is to move your computer to a different OU where the WSUS policy is not applied, which the network/Windows update administrator can only do. So, as normal computer users, we have only the below option to disable WSUS in Windows OS.

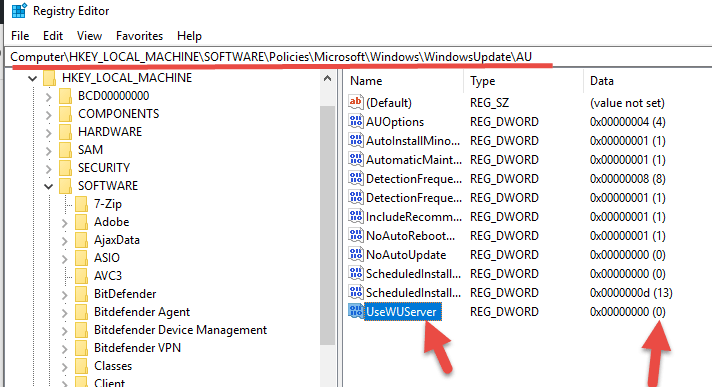

- Open Registry Editor (Type regedit in Search)

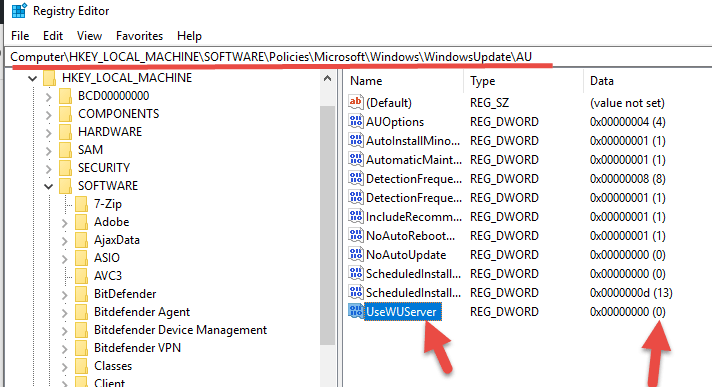

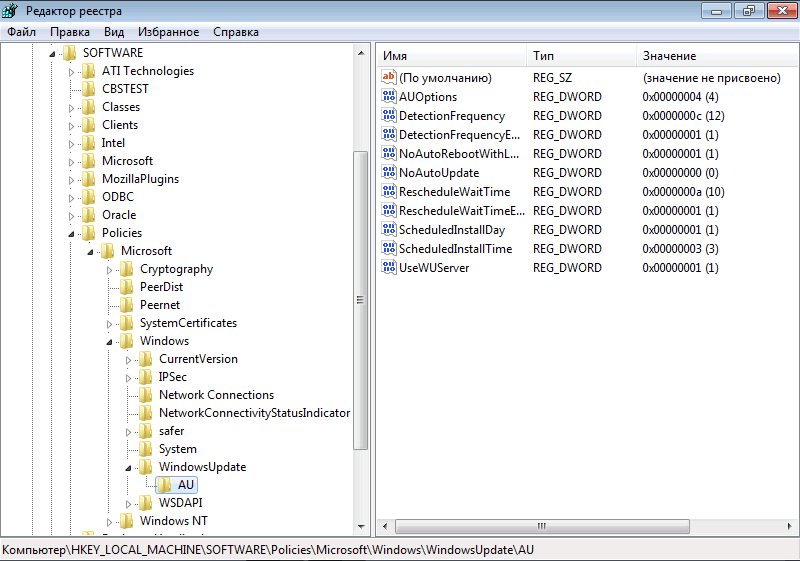

- Access to the following location: HKLM/Software/Policies/Microsoft/Windows/WindowsUpdate/AU/

- Change the value from 1 to 0 in the UseWUServer key. 1 is to use a WSUS server, and 0 is to disable it.

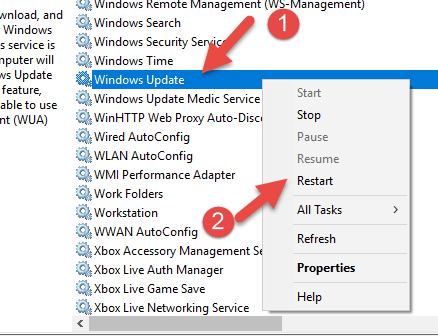

- Once you have changed the above key from 1 to 0, close the registry editor and restart the Windows update service. Even if you are okay, restart the computer to take effect.

Here is the place to restart the Windows update service.

Remove WSUS by PowerShell

If you like to use Powershell commands on the local or remote computer to disable WSUS, follow the below steps.

- Search for PowerShell or access it from the Start menu, then right-click and select run as administrator.

- We need to stop the Windows update service before executing the command. Type Stop-Service -Name wuauserv to stop Windows update service.

- Remove the Windows update registry key that is related to WSUS. Type this command: Remove-Item HKLM: \Software\Policies\Microsoft\Windows\WindowsUpdate -Recurse

- Let’s start the Windows update service by typing Start-Service -name wuauserv

Now connect the computer to the direct Internet and try Windows update or any other component downloads from the Microsoft online update. It should work fine this time.

You may need to check some other guides related to Windows update issues.

Windows 10 Update stuck with 0x80080008 error

Latest Windows Server update issue and solution

If you are still facing some issues downloading and installing Windows updates on the direct Internet, the Windows update service/content may have been corrupted. It is nothing to do with WSUS anymore. You need to look into other directions to solve the problem.

If any of the above solutions did not fix the Windows PC issues, we recommend downloading the below PC repair tool to identify and solve any PC Issues.

Dinesh is the founder of Sysprobs and written more than 400 articles. Enthusiast in Microsoft and cloud technologies with more than 15 years of IT experience.

В этой инструкции пошагово описаны способы отключить автоматические обновления Windows 10 (т.е. установку обновлений). В начале инструкции — проверенные и работающие в настоящее время методы отключения обновлений, далее — дополнительные варианты, которые к настоящему моменту могут не функционировать.

По умолчанию, Windows 10 автоматически проверяет наличие обновление, скачивает и устанавливает их, при этом отключить обновления стало сложнее, чем в предыдущих версиях операционной системы. Тем не менее, сделать это возможно: с помощью средств администрирования ОС или сторонних программ. В инструкции ниже — о том, как полностью отключить обновления системы, если же вам требуется отключить установку конкретного обновления KB и удалить его, необходимую информацию вы найдете в руководстве Как удалить обновления Windows 10. См. также: Как отключить автоматическое обновление драйверов в Windows 10, Программы управления обновлениями Windows 10.

Полное отключение обновлений Windows 10 без отключения Центра обновлений

Суть нижеприведенного метода отключения обновлений заключается в настройке обновлений таким образом, чтобы системы использовала локальный сервер обновлений. При этом, по причине фактического отсутствия этого сервера, обновления загружаться не будут.

Одновременно, служба центра обновлений Windows продолжит работать (не нагружая систему), а какие-либо серверы Майкрософт заблокированы не будут: это может быть полезным для работоспособности и правильного функционирования остальных компонентов системы, установки некоторых компонентов разработки Майкрософт, обновления приложений из Windows Store и других задач.

Чтобы отключить обновления Windows 10 этим методом, создайте reg-файл со следующим содержимым:

Windows Registry Editor Version 5.00 [HKEY_LOCAL_MACHINE\SOFTWARE\Policies\Microsoft\Windows\WindowsUpdate] "DoNotConnectToWindowsUpdateInternetLocations"=dword:00000001 "UpdateServiceUrlAlternate"="server.wsus" "WUServer"="server.wsus" "WUStatusServer"="server.wsus" [HKEY_LOCAL_MACHINE\SOFTWARE\Policies\Microsoft\Windows\WindowsUpdate\AU] "UseWUServer"=dword:00000001

После этого «запустите» созданный файл и согласитесь с добавлением параметров в реестр. Сразу после этого, без перезагрузки компьютера, обновления перестанут скачиваться и обновляться.

- Из раздела реестра

HKEY_LOCAL_MACHINE\SOFTWARE\Policies\Microsoft\Windows\WindowsUpdate

удалите параметры DoNotConnectToWindowsUpdateInternetLocations, UpdateServiceUrlAlternate, WUServer, WUStatusServer

- Из раздела реестра

HKEY_LOCAL_MACHINE\SOFTWARE\Policies\Microsoft\Windows\WindowsUpdate\AU

удалите параметр UseWUServer

Этот же метод отключения обновлений реализован в бесплатной утилите Winaero Tweaker.

Отключение автоматического обновление с возможностью ручного обновления

С выходом новых версий Windows 10 многие способы отключения обновлений перестали работать: служба «Центр обновления Windows» включается сама по себе, блокировка в hosts не срабатывает, задания в планировщике заданий автоматически активируются со временем, параметры реестра работают не для всех редакций ОС.

Тем не менее, способ отключения обновлений (во всяком случае, их автоматического поиска, скачивания на компьютер и установки) существует. В заданиях Windows 10 присутствует задание Schedule Scan (в разделе UpdateOrchestrator), которое, используя системную программу C:\Windows\System32\UsoClient.exe регулярно выполняет проверку наличия обновлений, и мы можем сделать так, чтобы оно не работало. При этом обновления определений вредоносных программ для защитника Windows продолжат устанавливаться автоматически.

Отключение задания Schedule Scan и автоматических обновлений

Для того, чтобы задание Schedule Scan перестало работать, а соответственно перестали автоматически проверяться и скачиваться обновления Windows 10, можно установить запрет на чтение и выполнение программы UsoClient.exe, без чего задание работать не будет.

Порядок действий будет следующим (для выполнения действий вы должны быть администратором в системе)

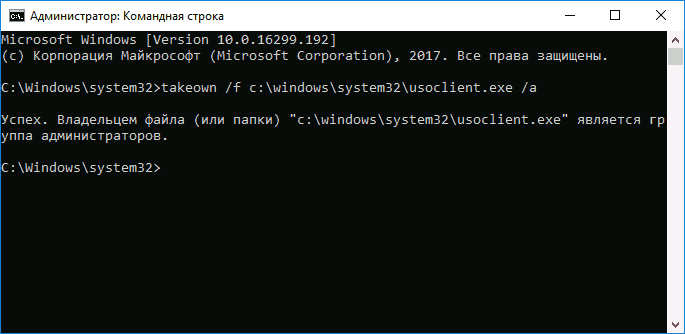

- Запустите командную строку от имени администратора. Для этого можно начать набирать «Командная строка» в поиске на панели задач, затем нажать правой кнопкой мыши по найденному результату и выбрать пункт «Запуск от имени администратора».

- В командной строке введите команду

takeown /f c:\windows\system32\usoclient.exe /a

и нажмите Enter.

- Закройте командную строку, перейдите в папку C:\Windows\System32\ и найдите там файл usoclient.exe, нажмите по нему правой кнопкой мыши и выберите пункт «Свойства».

- На вкладке «Безопасность» нажмите кнопку «Изменить».

- Поочередно выберите каждый пункт в списке «Группы или пользователи» и снимите для них все отметки в столбце «Разрешить» ниже.

- Нажмите Ок и подтвердите изменение разрешений.

- Перезагрузите компьютер.

После этого обновления Windows 10 не будут устанавливаться (и обнаруживаться) автоматически. Однако, при желании вы можете проверить наличие обновлений и установить их вручную в «Параметры» — «Обновление и безопасность» — «Центр обновления Windows».

При желании, вы можете вернуть разрешения на использование файла usoclient.exe командной в командной строке, запущенной от имени администратора:

icacls c:\windows\system32\usoclient.exe /reset

(однако, разрешения для TrustedInstaller не будут возвращены, равно как и не будет изменен владелец файла).

Примечания: Иногда, когда Windows 10 попробует обратиться к файлу usoclient.exe вы можете получить сообщение об ошибке «Отказано в доступе». Описанные выше шаги 3-6 можно выполнить и в командной строке, используя icacls, но рекомендую визуальный путь, поскольку список групп и пользователей с разрешениями может меняться по ходу обновлений ОС (а в командной строке нужно их указывать вручную).

В комментариях предлагают ещё один способ, который может оказаться работоспособным, лично не проверил:

Есть ещё одна идея, которая автоматически отключает службу «Центр обновления Windows», в чём суть. Windows 10 включает сам «Центр обновления Windows», в Управление компьютером — Служебные программы — Просмотр событий — Журналы Windows — Система, отображается информация об этом, при этом указывается, что сам пользователь включил службу (ага, только выключил недавно). Событие есть, продолжаем. Создаём .bat, который останавливает службу и меняет тип запуска на «Отключено»:

net stop wuauserv sc config wuauserv start=disabled

Теперь создаём задачу в Управление компьютером — Служебные программы — Планировщик заданий.

- Триггеры. Журнал: Система. Источник: Service Control Manager.

- Код события: 7040. Действия. Запуск нашего .bat-файла.

Остальные настройки по вашему усмотрению.

Центр обновления Windows 10

Как вы могли заметить, обычно центр обновления включается снова, параметры реестра и задания планировщика система также приводит в нужное ей состояние, таким образом, что обновления продолжают скачиваться. Однако, есть способы решить эту проблему, причем это тот редкий случай, когда я рекомендую использовать стороннее средство. Прежде всего, рекомендую попробовать программу, по которой у меня опубликована отдельная инструкция — Как отключить обновления Windows 10 в Windows Update Blocker.

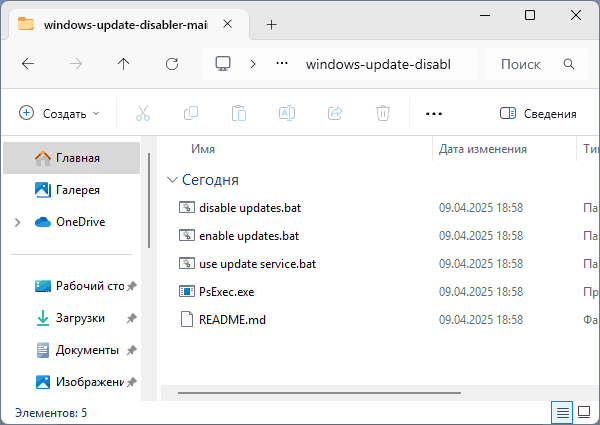

Windows Updates Disabler

Windows Updates Disabler представляет собой сценарий .bat для простого отключения всех обновлений Windows 11/10, а также служб и заданий, которые могли бы их снова включить и отдельный .bat файл для того, чтобы при необходимости откатить все сделанные изменения.

Подробная информация по загрузке и использованию доступна в отдельной инструкции.

UpdateDisabler

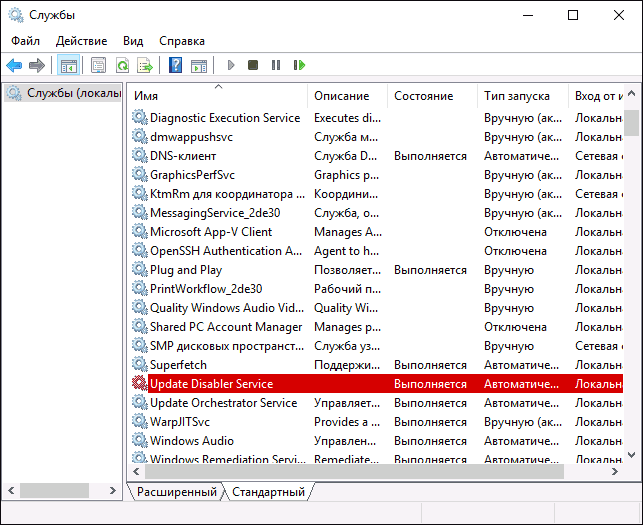

UpdateDisabler — простая утилита, которая позволяет очень просто и полностью отключить обновления Windows 10 и, возможно, на текущий момент времени — это одно из самых действенных решений.

При установке, UpdateDisabler создает и запускает службу, которая не дает Windows 10 снова начать загружать обновления, т.е. желаемый результат достигается не путем изменения параметров реестра или отключения службы «Центр обновления Windows 10», которые затем вновь изменяются самой системой, а постоянно следит за наличием заданий обновления и состоянием центра обновлений и, при необходимости, сразу отключает их.

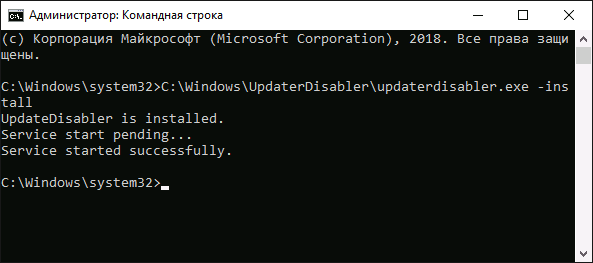

Процесс отключения обновлений с помощью UpdateDisabler:

- Скачайте архив с сайта https://winaero.com/download.php?view.1932 и распакуйте на компьютер. Не рекомендую в качестве места хранения рабочий стол или папки документов, далее нам потребуется вводить путь к файлу программы.

- Запустите командную строку от имени администратора (для этого можно начать набирать «Командная строка» в поиске на панели задач, затем нажать правой кнопкой мыши по найденному результату и выбрать пункт «Запуск от имени администратора») и введите команду, состоящую из пути к файлу UpdaterDisabler.exe и параметра -install, как на примере ниже:

C:\Windows\UpdaterDisabler\UpdaterDisabler.exe -install

- Служба отключения обновлений Windows 10 будет установлена и запущена, обновления скачиваться не будут (в том числе и вручную через параметры), также не будет выполняться и их поиск. Не удаляйте файл программы, оставьте его в том же расположении, откуда производилась установка.

- При необходимости снова включить обновления, используйте тот же метод, но в качестве параметра укажите -remove.

На данный момент времени утилита работает исправно, а операционная система не включает автоматические обновления снова.

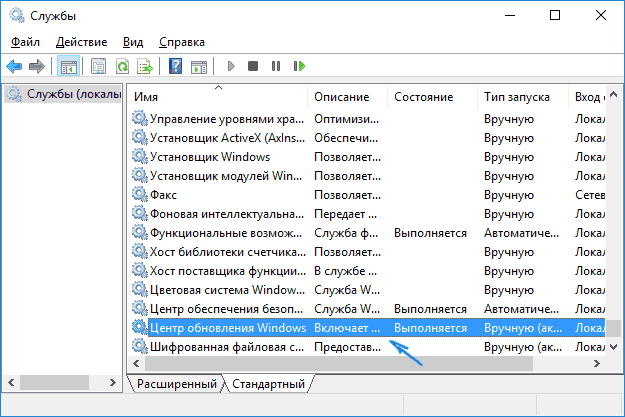

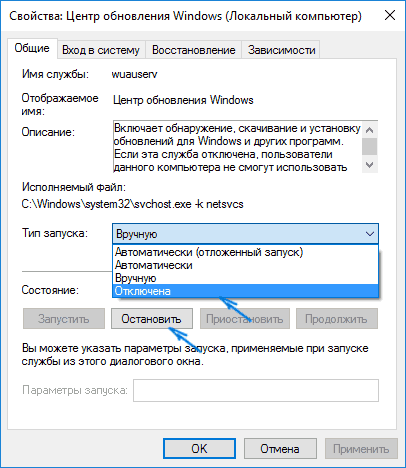

Изменение параметров запуска службы Центр обновления Windows

Этот способ подходит не только для Windows 10 Профессиональная и Корпоративная, но и для домашней версии (если у вас Pro, рекомендую вариант с помощью редактора локальной групповой политики, который описан далее). Заключается он в отключении службы центра обновления. Однако, начиная с версии 1709 этот способ перестал работать в описываемом виде (служба включается со временем сама).

Перед использованием метода настоятельно рекомендую создать точку восстановления системы, по некоторым отзывам в комментариях, пользователям не удается откатить изменения (сам воспроизвести проблему не смог).

После отключения указанной службы, ОС не сможет автоматически загружать обновления и устанавливать их до тех пор, пока вы снова не включите ее. С недавних пор Центр обновления Windows 10 стал сам включаться, но это можно обойти и отключить его навсегда. Для отключения проделайте следующие шаги.

- Нажмите клавиши Win+R (Win — клавиша с эмблемой ОС), введите services.msc в окно «Выполнить» и нажмите Enter. Откроется окно «Службы».

- Найдите в списке службу «Центр обновления Windows» (Windows Update), дважды кликните по ней.

- Нажмите «Остановить». Также установите в поле «Тип запуска» значение «Отключена», примените настройки.

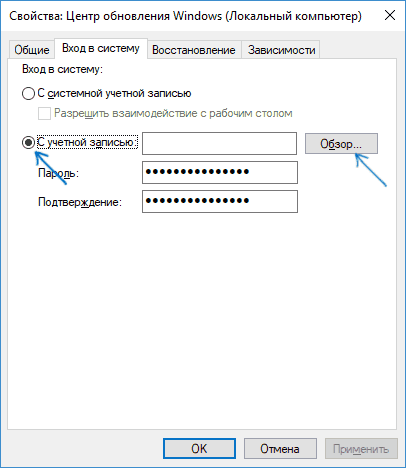

- Если так и оставить, то через некоторое время Центр обновления снова включится. Чтобы этого не произошло, в этом же окне, после применения параметров, перейдите на вкладку «Вход в систему», выберите пункт «С учетной записью» и нажмите «Обзор».

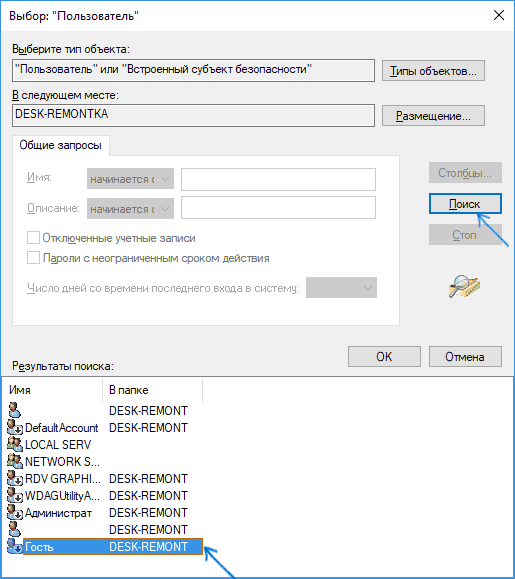

- В следующем окне нажмите «Дополнительно», затем — «Поиск» и в списке выберите пользователя без прав администратора, например, встроенного пользователя Гость.

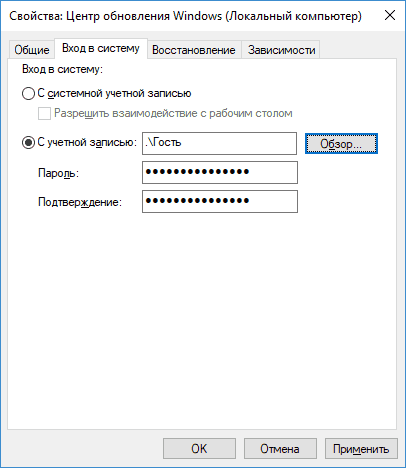

- В окне уберите пароль и подтверждение пароля для пользователя (у него нет пароля) и примените настройки.

Теперь автоматическое обновление системы происходить не будет: при необходимости, вы можете аналогичным образом вновь запустить службу Центра обновления и сменить пользователя, от которого производится запуск на «С системной учетной записью».

Также на сайте доступна инструкция с дополнительными способами (хотя приведенного выше должно быть достаточно): Как отключить Центр обновления Windows 10.

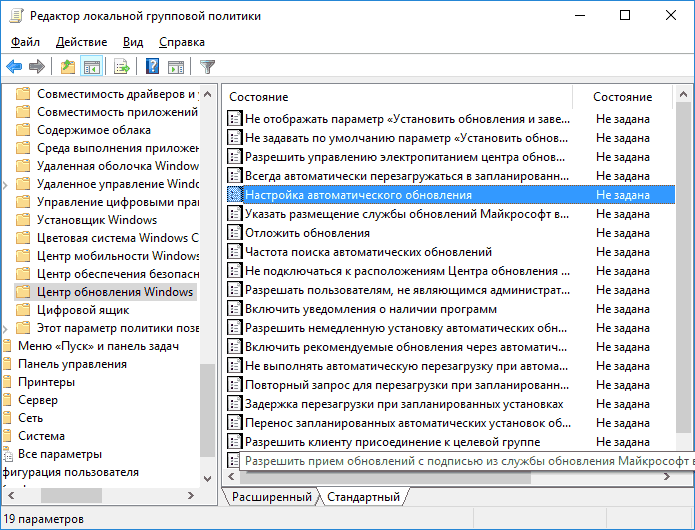

Редактор локальной групповой политики

Отключение обновлений с помощью редактора локальной групповой политики работает только для Windows 10 Pro и Enterprise, но при этом является самым надежным способом для выполнения указанной задачи. Действия по шагам:

- Запустите редактор локальной групповой политики (нажать Win+R, ввести gpedit.msc)

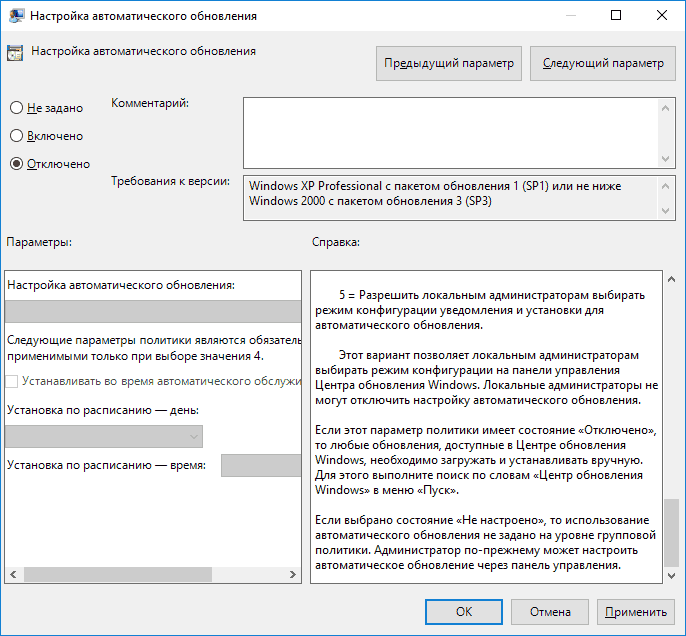

- Перейдите к разделу «Конфигурация компьютера» — «Административные шаблоны» — «Компоненты Windows» — «Центр обновления Windows». Найдите пункт «Настройка автоматического обновления» и дважды кликните по нему.

- В окне настройки установите «Отключено» для того, чтобы Windows 10 никогда не проверяла и не устанавливала обновления.

Закройте редактор, после чего зайдите в параметры системы и выполните проверку наличия обновлений (это нужно, чтобы изменения вступили в силу, сообщают, что иногда срабатывает не сразу. При этом при ручной проверке обновления найдутся, но в будущем автоматически поиск и установка выполняться не будут).

То же действие можно сделать и с помощью редактора реестра (в Домашней работать не будет), для этого в разделе HKEY_LOCAL_MACHINE\ SOFTWARE\ Policies\ Microsoft\ Windows\ WindowsUpdate\ AU создайте параметр DWORD с именем NoAutoUpdate и значением 1 (единица).

Использование лимитного подключения

Примечание: начиная с Windows 10 «Обновление для дизайнеров» в апреле 2017 года, задание лимитного подключения не будет блокировать все обновления, некоторые продолжат скачиваться и устанавливаться.

По умолчанию, Windows 10 не загружает обновления автоматически при использовании лимитного подключения. Таким образом, если вы для своей Wi-Fi укажите «Задать как лимитное подключение» (для локальной сети не получится), это отключить установку обновлений. Способ также работает для всех редакций Windows 10.

Чтобы сделать это, зайдите в Параметры — Сеть и Интернет — Wi-Fi, нажмите по имени нужной Wi-Fi сети, а затем в её параметрах включите пункт «Задать как лимитное подключение», чтобы ОС относилось к этому подключению как к Интернету с оплатой за трафик.

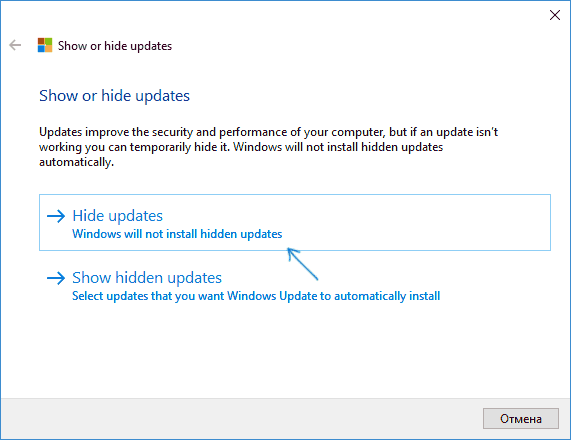

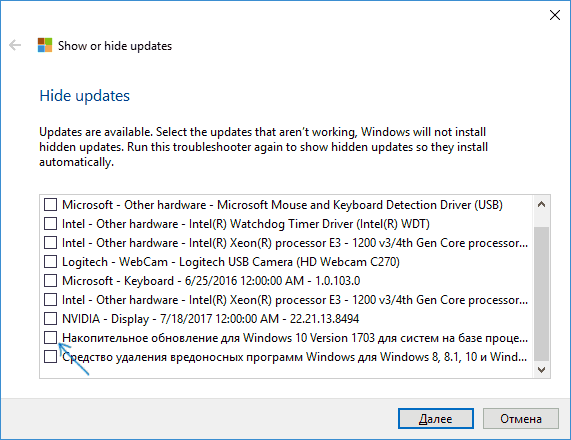

Отключение установки конкретного обновления

В некоторых случаях может потребоваться отключить установку конкретного обновления, которое приводит к неправильной работе системы. Для этого можно использовать официальную утилиту Microsoft Show or Hide Updates (Показывать или скрывать обновления):

- Загрузите утилиту со страницы официального сайта. Примечание: утилиту перестали поддерживать, но вместо неё можно использовать PowerShell.

- Запустите утилиту, нажмите кнопку Далее, а затем — Hide Updates (скрыть обновления).

- Выберите обновления, установку которых необходимо отключить.

- Нажмите Далее и дождитесь завершения выполнения задачи.

После этого выбранное обновление не будет устанавливаться. Если же вы решите установить его, снова запустите утилиту и выберите пункт Show hidden updates (показать скрытые обновления), после чего уберите обновление из числа скрытых.

Запрет обновления до Windows 10 новой версии

В последнее время обновления компонентов Windows 10 стали устанавливаться на компьютеры автоматически вне зависимости от настроек. Существует следующий способ отключить это:

- В панели управления — программы и компоненты — просмотр установленных обновлений найдите и удалите обновления KB4023814 и KB4023057 если они там присутствуют.

- Создайте следующий reg файл и внесите изменения в реестр Windows 10.

Windows Registry Editor Version 5.00 [HKEY_LOCAL_MACHINE\SOFTWARE\Policies\Microsoft\Windows\WindowsUpdate] "DisableOSUpgrade"=dword:00000001 [HKEY_LOCAL_MACHINE\SOFTWARE\Policies\Microsoft\WindowsStore] "DisableOSUpgrade"=dword:00000001 [HKEY_LOCAL_MACHINE\SOFTWARE\Microsoft\Windows\CurrentVersion\WindowsUpdate\OSUpgrade] "AllowOSUpgrade"=dword:00000000 "ReservationsAllowed"=dword:00000000 [HKEY_LOCAL_MACHINE\SYSTEM\Setup\UpgradeNotification] "UpgradeAvailable"=dword:00000000

Ещё один метод, который подойдет только для Windows 10 Pro описан в инструкции Как задать целевую (максимальную) версию Windows 10 в реестре.

Программы для отключения обновлений Windows 10

Сразу после выхода Windows 10 появилось множество программ, позволяющих выключить те или иные функции системы (см. например статью про Отключение шпионства Windows 10). Есть таковые и для отключения автоматических обновлений.

Рекомендуемой мной решение — O&O ShutUp10. Все, что потребуется, это включить два пункта в программе:

И, после применения настроек перезагрузить компьютер. Скачать утилиту можно с официального сайта https://www.oo-software.com/en/shutup10

Еще одна программа, работающая в настоящее время и не содержащая чего-либо нежелательного (проверял portable-версию, вам рекомендую тоже выполнять проверку на Virustotal) — бесплатная Win Updates Disabler, доступная для скачивания на сайте site2unblock.com.

После загрузки программы все что требуется сделать — отметить пункт «Disable Windows Updates» и нажать кнопку «Apply Now» (применить сейчас). Для работы требуются права администратора и, помимо прочего, программа умеет отключать защитник Windows и брандмауэр. Второе ПО такого рода — Windows Update Blocker, правда этот вариант платный.

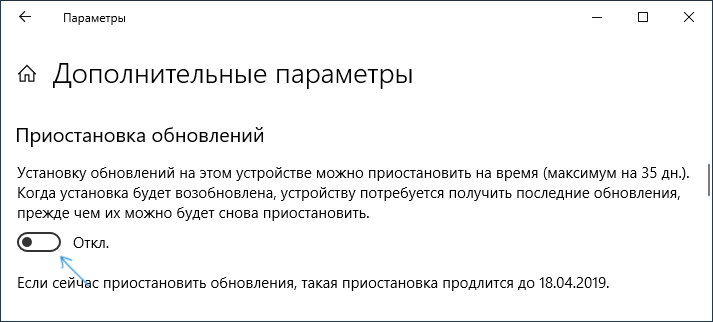

Приостановка обновлений в Параметрах

В Windows 10 последней версии в разделе параметров «Обновление и безопасность» — «Центр обновления Windows» — «Дополнительные параметры» появился новый пункт — «Приостановка обновлений».

При использовании опции любые обновления перестанут устанавливаться на период 35 дней. Но есть одна особенность: после того, как вы отключите её, автоматически запустится загрузка и установка всех вышедших обновлений, а до этого момента повторная приостановка будет невозможна.

Надеюсь, вы смогли найти способы, подходящие в вашей ситуации. Если нет — спрашивайте в комментариях. На всякий случай отмечу, что отключение обновлений системы, особенно если это лицензионная ОС Windows 10 — не самая лучшая практика, делайте это только при явной необходимости.

Содержание

- Как отключить все обновления на Windows 10?

- Как отключить обновления на windows

- Как отложить обновление windows 10

- Как отложить обновление на несколько дней?

- Отключить обновление Windows через GPO (групповые политики)

- Отключить Обновление windows через сервер WSUS

- Отключить через GPO службу обновления

- Нестандартные способы

- How To Disable WSUS On Windows 10/8.1 Managed Computers

- Disable WSUS on Windows 10 by Registry Modification

- Remove WSUS by PowerShell

- You Can Read Next

- 10 Sites like Reddit – Better Reddit Alternatives in 2021

- How to Uninstall/Disable Cortana in Windows 10?

- How to Fix System Thread Exception Not Handled Error in Windows 10

- Top 7 FreeNas Alternative For Your PC

- Intel Optane Memory vs RAM

- EdTech Trends 2021 You Must Know

- 2 thoughts on “How To Disable WSUS On Windows 10/8.1 Managed Computers”

- Настройка автоматического обновления компьютеров в рабочих группах

- Предварительная настройка

- Групповая политика

- Реестр

- Автоматизация настройки

- Возможные проблемы

- Управление дополнительными параметрами Центра обновления Windows Manage additional Windows Update settings

- Сводка параметров Центра обновления Windows Summary of Windows Update settings

- Поиск обновлений Scanning for updates

- Указать размещение службы обновлений Майкрософт в интрасети Specify Intranet Microsoft update service location

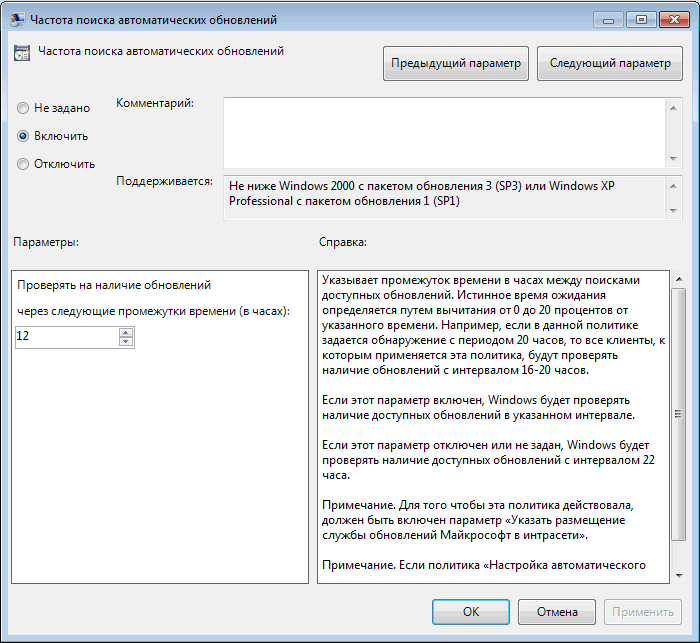

- Частота поиска автоматических обновлений Automatic Updates detection frequency

- Запретить доступ для использования любых средств Центра обновления Windows Remove access to use all Windows Update features

- Не подключаться к расположениям Центра обновления Windows в Интернете Do not connect to any Windows Update Internet locations

- Разрешить клиенту присоединение к целевой группе Enable client-side targeting

- Разрешить прием содержимого с подписью из службы обновления Майкрософт в интрасети Allow signed updates from an intranet Microsoft update service location

- Установка обновлений Installing updates

- Исключать драйверы из обновлений Windows Do not include drivers with Windows Updates

- Настройка автоматического обновления Configure Automatic Updates

- Настройка компонента «Автоматическое обновление» с помощью групповой политики Configuring Automatic Updates by using Group Policy

- Настройка автоматического обновления с помощью параметров системного реестра Configuring Automatic Updates by editing the registry

Как отключить все обновления на Windows 10?

В данной статье вы узнаете как быстро отключить все обновления на Windows 10 и Windows 7, я постараюсь описать все варианты какие доступны на 2021 год начиная от отключения обновления виндовс одной кнопкой и заканчивая сложными вариантами на уровне реестра и GPO, а также рассмотрим отключение обновление в сети сразу на всех компьютерах через групповые политики.

В свете последних событий когда Микрософт выпустил мартовские обновления KB5000802 и KB5000808 и после отправки на печать у вас компьютер перезагружается с синим экраном в больших компаниях судя по паники которая творится у меня на блоге с вопросами и комментариями очень сильно нагрузило ИТ отделы. Все бы ничего, но после удаления данных обновлений они снова скачиваются и уже на след день картинка такая же.

Главная задана на сегодняшний день это отменить или запретить установку обновлений KB5000802 и KB5000808 которые после удаления ставятся снова и компьютер так же начинает перезагружаться при отправки на печать. В моей ситуации у меня Windows 10 PRO и сервер Windows server 2012

Единственное что сейчас можно сделать это полностью отключить обновление на windows 10 и давайте освежим память как это можно сделать быстро и без больших трудозатрат.

Как отключить обновления на windows

Так как статья называется и посвящена отключение обновлений, мы будет рассматривать не только windows 10, но и windows 7, но про него мы будем говорить в самом конце и то чуть-чуть. Для того чтобы полностью отключить автоматическое обновление или отложить установку обновлений на Windows 10 мы разобьем на несколько вариантов, т.к. вариантов в отключением досточно много и которые под разные задачи.

Как отложить обновление windows 10

Если у вас не большая сеть и она не имеет центрального сервера Active Directory, то все операции придется делать на каждом конкретном компьютере. В последних редакция Windows 10 у меня допустим на версии 1909 уже есть дополнительная функция которая предлагает перенести установку обвнолений, нас это может спасти если Микрософт допусти в ближайшее время выпустит обновление которое исправит эту критическую ошибку

Как отложить обновление на несколько дней?

Есть еще один способ как временно отложить обновление windows 10 на несколько дней, по умолчанию оно откладывается на 7 дней и это вряд ли нас спасет т.к. не факт что заплатки так быстро выйдут, но знать о нем тоже надо

для того чтобы приостановить обновление выполняем следующий шаги:

Отключить обновление Windows через GPO (групповые политики)

Данный способ самый лучший, т.к. он отключением обновление централизованно на всех компьютерах в сети. Для того чтобы отключить обновление десятки нам необходимо сделать следующие шаги:

Дальше либо ждем час — полтора пока GPO сама обновится на уже включенных компах либо запускаем принудительно обновление GPO на всех компах командой gpupdate /force

Отключить Обновление windows через сервер WSUS

пока писал все эти варианты в голову пришел универсальный способ как можно быстро отключить обновления просто обманув саму windows. Для этого мы скажем что у нас есть в сети сервера WSUS и настроим на получение обновление всех компов из сети на этот сервер. Постараюсь написать статью как установить wsus сервер на этой неделе и выложить на ваше обозрение. Даже если у вас нет WSUS сервера, это ничего страшного, после можно все вернуть как было (мы же рассматриваем все варианты)))) )

чтобы отключить обновление винды через wsus

Отключить через GPO службу обновления

еще один вариант отключения обновления через групповые политики внутри организации, это в групповой политики создать правило на отключение службы обновления

Нестандартные способы

давайте еще рассмотрим один нестандартный способ который я увидел на просторах интернета, но сам не пробовал )

Чтобы запустить обновления — восстанавливаем все как было и вуаля)

Источник

How To Disable WSUS On Windows 10/8.1 Managed Computers

Once the WSUS (Windows Server Update Service) implemented on your company network via Group policy, your Windows 10 or 8.1 computer will be looking Windows updates via this local WSUS server. Though it helps the network administrator to manage the updates and client computers optimally in a larger environment, for end-users it may create some issues. Follow below steps to disable WSUS on Windows 10 computer without changing the Group policy or update server settings.

When a computer is set to get updates from WSUS, it may not be able to receive required or optional Windows updates until the administrator approves them on the server. Also, if you take your computer outside the local/company network, then you can’t perform the Windows update. Also, it prevents any Windows features download from the direct Internet because it is set to download from WSUS only.

Disable WSUS on Windows 10 by Registry Modification

This method is simple and easy. As an end-user, you can perform on your computer.

Note: This is just a temporary solution. If you connect back the computer to the company network, the WSUS group policy will be applied automatically and revert the changes. The ideal permanent solution is to move your computer to the different OU where WSUS policy not applied, which can be done by the network/Windows update administrator only. So, as a normal computer user, we have only below option to disable WSUS in Windows 10.

Here is the place to restart the Windows update service.

Remove WSUS by PowerShell

If you like to use Powershell commands on the local or remote computer to disable WSUS, follow the below steps.

Now connect the computer to direct Internet and try Windows update or any other component downloads from the Microsoft online update. It should work fine this time.

You may need to check some other guides related to Windows update issues.

If you are still facing some issues in downloading and installing Windows updates on the direct Internet, then possibly the Windows update service/content corrupted on your computer. It is nothing to do with WSUS anymore. You need to look into other directions to solve the issue.

Dinesh

Dinesh is the founder of Sysprobs and written more than 400 articles. Enthusiast in Microsoft and cloud technologies with more than 15 years of IT experience.

You Can Read Next

10 Sites like Reddit – Better Reddit Alternatives in 2021

How to Uninstall/Disable Cortana in Windows 10?

How to Fix System Thread Exception Not Handled Error in Windows 10

Top 7 FreeNas Alternative For Your PC

Intel Optane Memory vs RAM

EdTech Trends 2021 You Must Know

2 thoughts on “How To Disable WSUS On Windows 10/8.1 Managed Computers”

This is a rather temporary workaround. Group Policy will reset the change after its next refresh.

Thank you for the comment. Agree, I mentioned that in the guide.

Источник

Настройка автоматического обновления компьютеров в рабочих группах

Для обеспечения безопасности и поддержания актуального состояния операционной системы очень важно регулярно загружать и устанавливать последние обновления. Обновление может выполняться как каждым клиентским компьютером с сайта Microsoft Update, так и централизованно, посредством использования сервера Windows Server Update Services (WSUS).

В корпоративной сети рекомендуется использование сервера WSUS, так как при этом достигается значительное снижение Интернет трафика и обеспечивается возможность централизованного управления процессом развертывания обновлений.

Наилучшим способом настройки автоматического обновления является использование групповых политик, однако это возможно только в случае, если в организации есть служба каталогов Active Directory. Если же AD в организации не развернута и компьютеры находятся в рабочих группах, то доменные групповые политики отпадают и настроить клиента на использование WSUS можно либо посредством локальной групповой политики, либо путем прямого внесения изменений в системный реестр компьютера.

Предварительная настройка

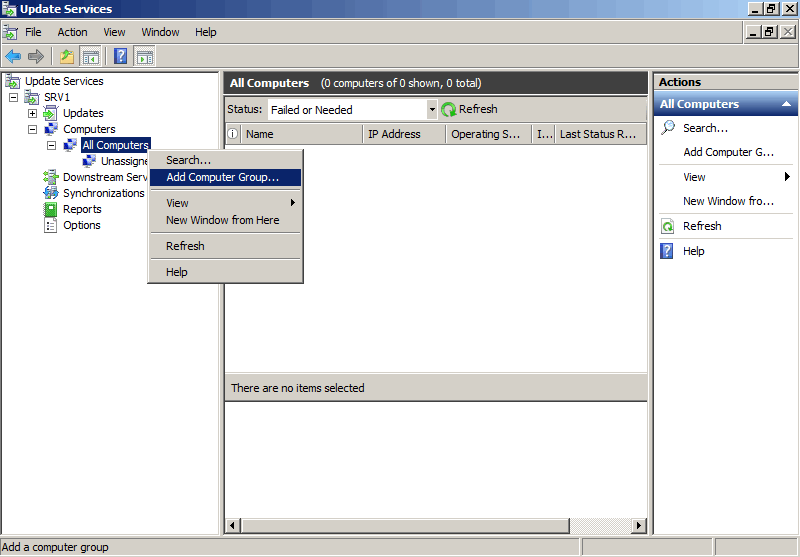

Сначала нам необходимо произвести некоторые настройки на сервере WSUS. Открываем консоль управления WSUS и в разделе «Computers» создаем новую группу, в которую будут входить наши компьютеры. Назовем ее Workgroup.

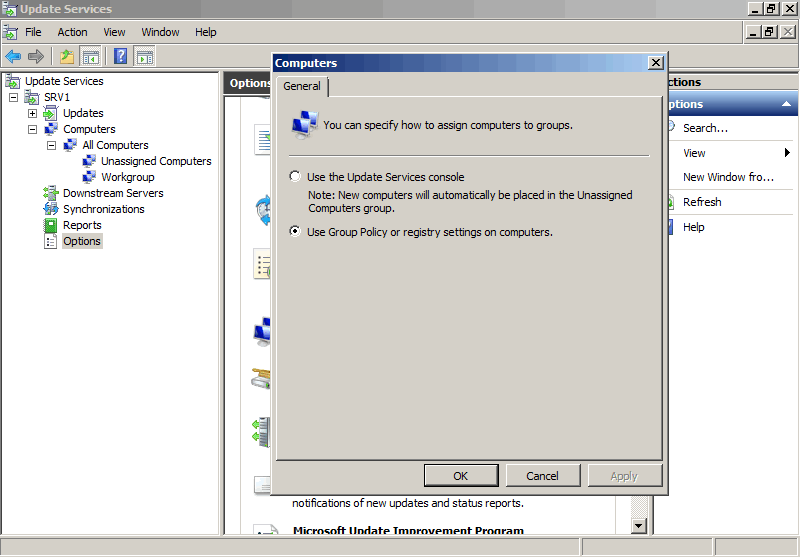

Создав группу идем на вкладку «Options» и там, в разделе «Computers» указываем серверу WSUS размещать компьютеры в группах согласно групповым политикам или настройкам реестра. В противном случае все новые компьютеры автоматически попадают в группу Unassigned Computers.

Групповая политика

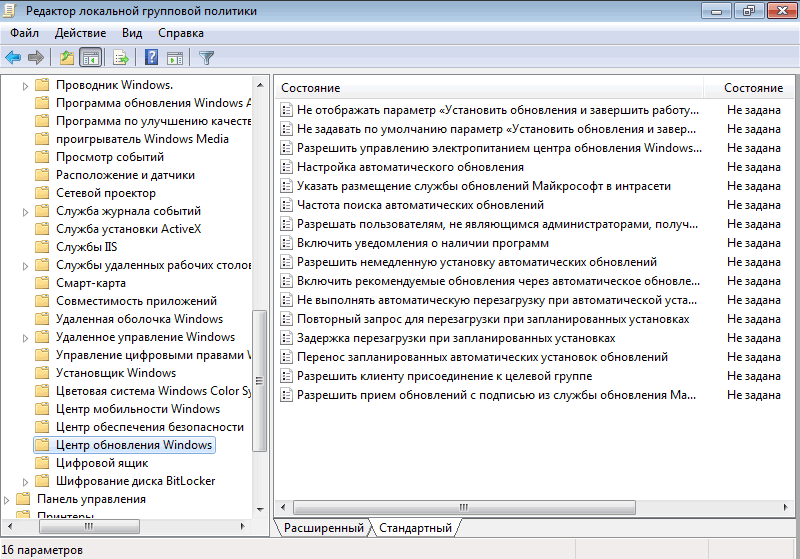

Теперь можно приступать к настройке клиента. Заходим на клиентский компьютер, нажимаем Win+R и набираем команду gpedit.msc. Открывается редактор локальной политики компьютера. За настройку обновлений отвечает раздел Конфигурация компьютера — Административные шаблоны — Компоненты Windows — Центр обновления Windows.

Нам надо настроить следующие политики:

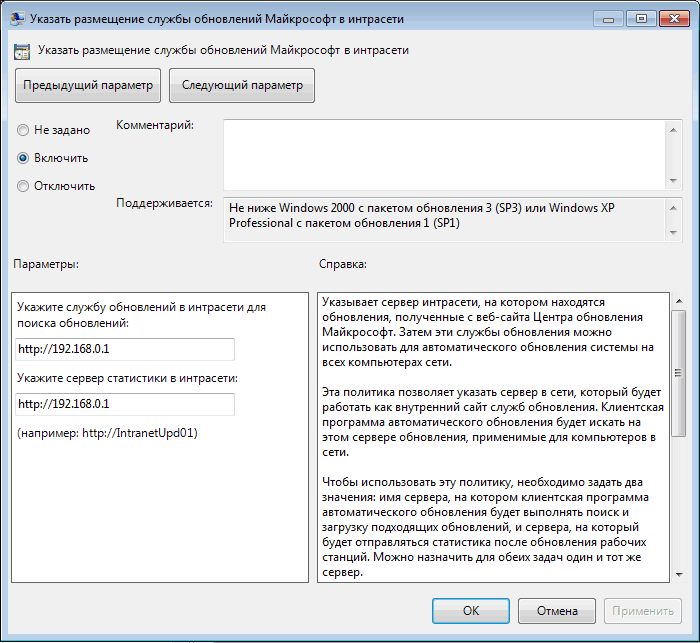

Указать размещение службы обновлений Microsoft в интрасети — задаем адрес или имя сервера обновлений, к которому будет выполняться подключение клиента, а также адрес сервера статистики. Можно указать один и тот же адрес для обеих задач.

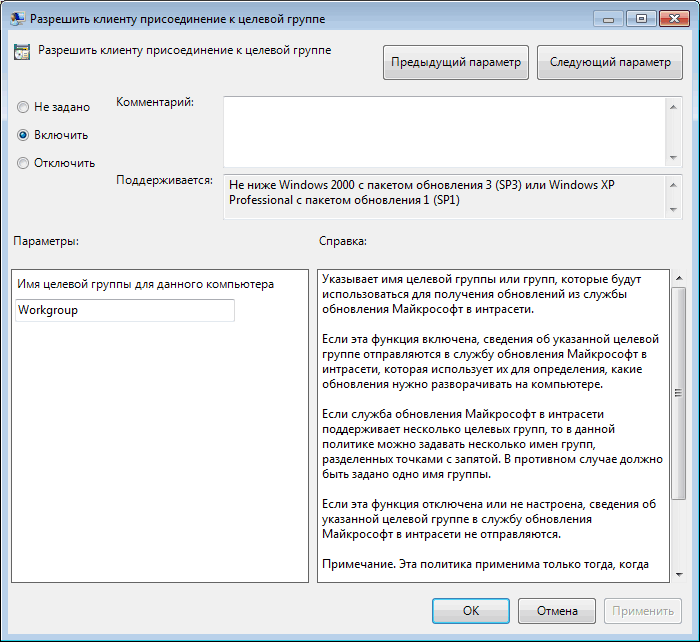

Разрешить клиенту присоединение к целевой группе — указываем имя группы на сервере WSUS, к которой должен быть присоединен данный компьютер. В нашем случае это Workgroup.

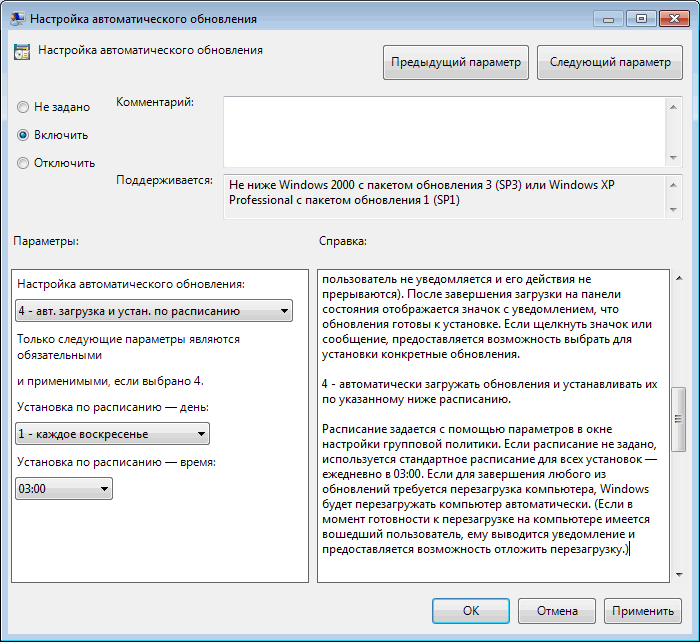

Настройка автоматического обновления — здесь мы задаем режим загрузки и установки обновлений и расписание, по которому обновления будут устанавливаться. Если расписание не задано, то по умолчанию обновления будут устанавливаться ежедневно в 3 часа ночи.

Частота поиска автоматических обновлений — указываем частоту обращений к серверу для проверки на наличие обновлений. Теперь обращения к серверу WSUS будут происходить через заданный промежуток времени со случайным отклонением для проверки наличия разрешенных для установки обновлений.

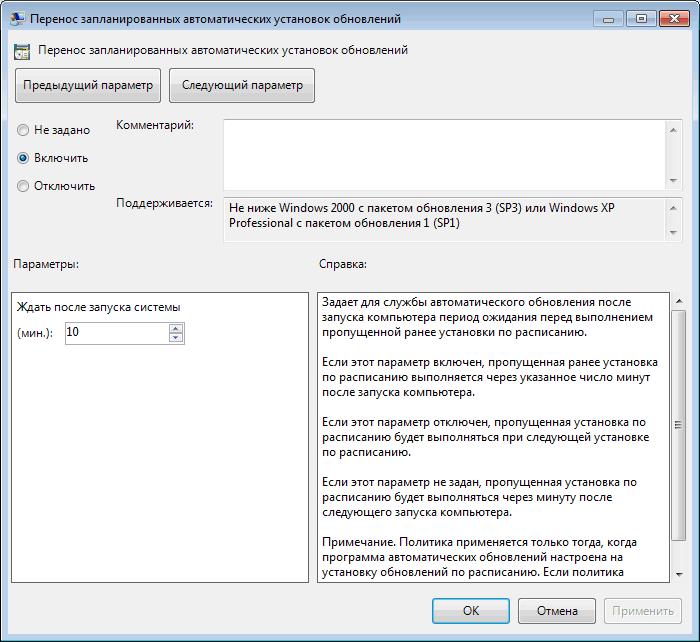

Перенос запланированных автоматических установок обновлений — задаем время ожидания перед установкой обновлений в том случае, если плановая установка была пропущена по каким либо причинам.

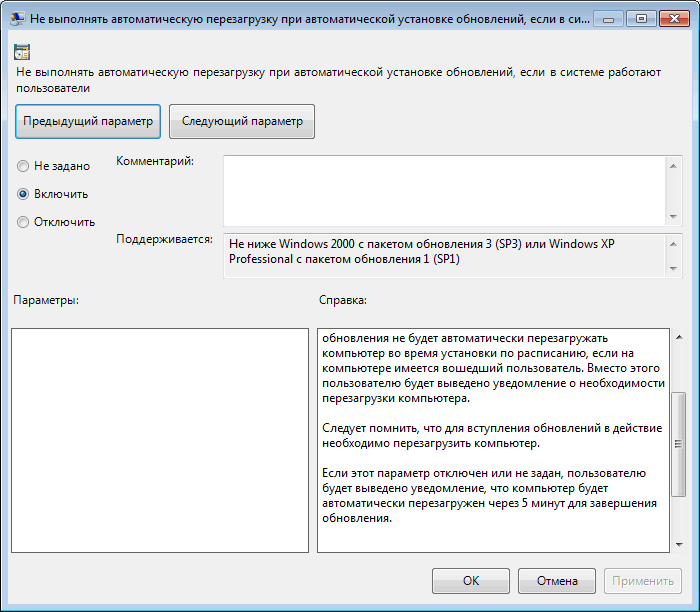

Не выполнять автоматическую перезагрузку, если в системе работают пользователи — даем пользователю возможность выбора времени перезагрузки после установки обновлений. Если этот параметр не задан или отключен, то пользователю выдается уведомление и компьютер автоматически перезагружается через 5 минут.

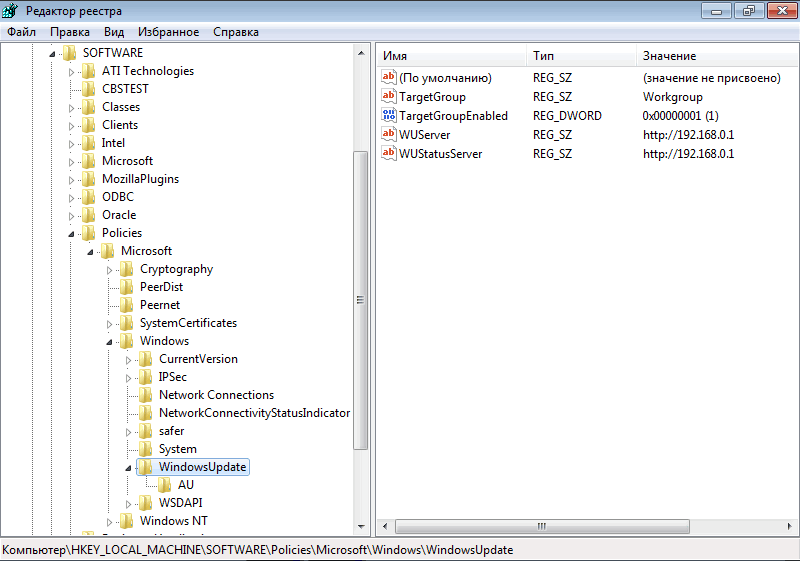

Реестр

Теперь те же настройки произведем с помощью правки реестра.

Идем в раздел реестра HKEY_LOCAL_MACHINE\SOFTWARE\Policies\Microsoft\Windows\WindowsUpdate. Если раздела нет — создаем его. В разделе создаем следующие ключи:

″WUServer″=http://192.168.0.1 — адрес сервера обновлений;

″WUStatusServer″=http://192.168.0.1 — адрес сервера статистики;

″TargetGroupEnabled″=dword:00000001 — размещать компьютер в целевой группе;

″TargetGroup″=″Workgroup″ — имя целевой группы для компьютера.

Далее в разделе HKEY_LOCAL_MACHINE\SOFTWARE\Policies\Microsoft\Windows\WindowsUpdate\AU создаем ключи:

″NoAutoUpdate″=dword:00000000 — автоматическое обновление включено;

″AUOptions″=dword:00000004 — загружать и устанавливать обновления по расписанию;

″ScheduledInstallDay″=dword:00000001 — устанавливать обновления в 1-й день недели (воскресенье). Для ежедневного обновления нужно задать нулевое значение;

″ScheduledInstallTime″=dword:00000003 — устанавливать обновления в 03:00 часа;

″UseWUServer″=dword:00000001 — использовать для обновлений сервер WSUS. Если задано нулевое значение, то обновление производится с Microsoft Update;

″DetectionFrequencyEnabled″=dword:00000001 — частота проверки обновлений включена;

″DetectionFrequency″=dword:00000012 — проверять наличие обновлений на сервере каждые 12 часов;

″RescheduleWaitTimeEnabled″=dword:00000001 — переносить пропущенную установку обновлений;

″RescheduleWaitTime″=dword:00000010 — запускать пропущенную установку обновлений через 10 минут после включения компьютера;

″NoAutoRebootWithLoggedOnUsers″=dword:00000001 — не перезагружать компьютер автоматически, если на нем работают пользователи.

Автоматизация настройки

Если настраивать предстоит не один компьютер, то процесс можно автоматизировать. Для этого открываем Блокнот, создаем reg-файл и добавляем в необходимые ключи реестра. В нашем случае получился вот такой файл:

Windows Registry Editor Version 5.00

[HKEY_LOCAL_MACHINE\SOFTWARE\Policies\Microsoft\Windows\WindowsUpdate]

″WUServer″=″http://192.168.0.1″

″WUStatusServer″=″http://192.168.0.1″

″TargetGroupEnabled″=dword:00000001

″TargetGroup″=″Workgroup″

[HKEY_LOCAL_MACHINE\SOFTWARE\Policies\Microsoft\Windows\WindowsUpdate\AU]

″NoAutoUpdate″=dword:00000000

″AUOptions″=dword:00000004

″ScheduledInstallDay″=dword:00000001

″ScheduledInstallTime″=dword:00000003

″UseWUServer″=dword:00000001

″DetectionFrequencyEnabled″=dword:00000001

″DetectionFrequency″=dword:00000012

″RescheduleWaitTimeEnabled″=dword:00000001

″RescheduleWaitTime″=dword:00000010

″NoAutoRebootWithLoggedOnUsers″=dword:00000001

Теперь для настройки автоматического обновления будет достаточно перенести этот файл на целевой компьютер и выполнить его.

Возможные проблемы

Если после настройки компьютеры не появляются в консоли WSUS, это может быть связано с тем, что рабочие станции подготовлены с использованием неправильно подготовленных образов, т.е. без использования утилиты sysprep или аналогичных программ. В этом случае машина может иметь дублирующие значения SusClientID в реестре.

Для решения проблемы необходимо произвести на клиенте следующие действия:

Источник

Управление дополнительными параметрами Центра обновления Windows Manage additional Windows Update settings

Область применения Applies to

Ищете информацию для потребителей? Looking for consumer information? См. раздел Центр обновления Windows: вопросы и ответы See Windows Update: FAQ

Вы можете использовать настройки групповой политики или управление мобильными устройствами (MDM) для настройки поведения центра обновления Windows (WU) на ваших устройствах Windows 10. You can use Group Policy settings or mobile device management (MDM) to configure the behavior of Windows Update (WU) on your Windows 10 devices. Можно настроить частота обнаружения обновлений, выбрать, когда следует получать обновления, указать размещение службы обновлений и так далее. You can configure the update detection frequency, select when updates are received, specify the update service location and more.

Сводка параметров Центра обновления Windows Summary of Windows Update settings

| Параметр групповой политики Group Policy setting | Параметр MDM MDM setting | Поддерживается с версии Supported from version |

|---|---|---|

| Указать размещение службы обновлений Майкрософт в интрасети Specify Intranet Microsoft update service location | UpdateServiceUrl и UpdateServiceUrlAlternate UpdateServiceUrl and UpdateServiceUrlAlternate | Все All |

| Частота поиска автоматических обновлений Automatic Updates Detection Frequency | DetectionFrequency DetectionFrequency | 1703 1703 |

| Запретить доступ для использования любых средств Центра обновления Windows Remove access to use all Windows Update features | Update/SetDisableUXWUAccess Update/SetDisableUXWUAccess | Все All |

| Не подключаться к расположениям Центра обновления Windows в Интернете Do not connect to any Windows Update Internet locations | Все All | |

| Разрешить клиенту присоединение к целевой группе Enable client-side targeting | Все All | |

| Разрешить прием содержимого с подписью из службы обновления Майкрософт в интрасети Allow signed updates from an intranet Microsoft update service location | AllowNonMicrosoftSignedUpdate AllowNonMicrosoftSignedUpdate | Все All |

| Исключать драйверы из обновлений Windows Do not include drivers with Windows Updates | ExcludeWUDriversInQualityUpdate ExcludeWUDriversInQualityUpdate | 1607 1607 |

| Настройка автоматического обновления Configure Automatic Updates | AllowAutoUpdate AllowAutoUpdate | Все All |

Дополнительные сведения о параметрах для управления перезапусками устройств и уведомлениями о перезапуске для обновлений можно найти в разделе Управление перезапусками устройства после обновлений. Additional information about settings to manage device restarts and restart notifications for updates is available on Manage device restarts after updates.

Дополнительные параметры, управляющие тем, когда будут поступать обновления компонентов и исправления, описаны в разделе Настройка Центра обновления Windows для бизнеса. Additional settings that configure when Feature and Quality updates are received are detailed on Configure Windows Update for Business.

Поиск обновлений Scanning for updates

В Windows 10 администраторы могут очень гибко настраивать, как их устройства сканируют и получают обновления. With Windows 10, admins have a lot of flexibility in configuring how their devices scan and receive updates.

Указать размещение службы обновлений Майкрософт в интрасети позволяет администраторам указать устройствам внутреннее расположение службы обновлений Майкрософт, а Не подключаться к расположениям Центра обновления Windows в Интернете дает им возможность ограничить устройства только этой внутренней службой обновления. Specify Intranet Microsoft update service location allows admins to point devices to an internal Microsoft update service location, while Do not connect to any Windows Update Internet locations gives them to option to restrict devices to just that internal update service. Частота поиска автоматических обновлений определяет, как часто устройства ищут обновления. Automatic Updates Detection Frequency controls how frequently devices scan for updates.

Можно создать пользовательские группы устройств, которые будут работать с внутренней службой обновления Майкрософт, используя параметр Разрешить клиенту присоединение к целевой группе. You can make custom device groups that’ll work with your internal Microsoft update service by using Enable client-side targeting. Также можно сделать так, чтобы ваши устройства получали обновления, которые не были подписаны корпорацией Майкрософт, от вашей внутренней службы обновления Майкрософт, с помощью параметра Разрешить прием содержимого с подписью из службы обновления Майкрософт в интрасети. You can also make sure your devices receive updates that were not signed by Microsoft from your internal Microsoft update service, through Allow signed updates from an intranet Microsoft update service location.

Наконец, чтобы убедиться, что процесс обновления полностью контролируется администраторами, вы можете Запретить доступ для использования любых средств Центра обновления Windows для пользователей. Finally, to make sure the updating experience is fully controlled by the admins, you can Remove access to use all Windows Update features for users.

Дополнительные параметры, управляющие тем, когда будут поступать обновления компонентов и исправления, описаны в разделе Настройка Центра обновления Windows для бизнеса. For additional settings that configure when Feature and Quality updates are received, see Configure Windows Update for Business.

Указать размещение службы обновлений Майкрософт в интрасети Specify Intranet Microsoft update service location

Указывает сервер в интрасети, на котором размещены обновления из центра обновления Майкрософт. Specifies an intranet server to host updates from Microsoft Update. Затем можно использовать эту службу обновления для автоматического обновления компьютеров в вашей сети. You can then use this update service to automatically update computers on your network. Этот параметр позволяет указать сервер в вашей сети, который будет функционировать в качестве внутренней службы обновления. This setting lets you specify a server on your network to function as an internal update service. Клиент автоматического обновления будет искать обновления, которые применяются к компьютерам в вашей сети, в этой службе. The Automatic Updates client will search this service for updates that apply to the computers on your network.

Чтобы использовать этот параметр в групповой политике, перейдите в расположение Конфигурация компьютера\Административные шаблоны\Компоненты Windows\Центр обновления Windows\Указать расположение службы Центра обновления Майкрософт в интрасети. To use this setting in Group Policy, go to Computer Configuration\Administrative Templates\Windows Components\Windows Update\Specify Intranet Microsoft update service location. Необходимо установить два значения имен серверов: сервер, на котором клиент автоматического обновления обнаруживает и скачивает обновления, и сервер, на который обновленные рабочие станции скачивают статистику. You must set two server name values: the server from which the Automatic Updates client detects and downloads updates, and the server to which updated workstations upload statistics. Оба значения могут соответствовать одному серверу. You can set both values to be the same server. Можно указать дополнительное значение имени сервера, чтобы агент Центра обновления Windows скачивал обновления с альтернативного сервера скачивания вместо службы обновления в интрасети. An optional server name value can be specified to configure Windows Update Agent to download updates from an alternate download server instead of the intranet update service.

Если задать значение Включено, клиент автоматического обновления подключается для поиска и скачивания обновлений к указанной службе обновления Windows в интрасети (или к альтернативному серверу скачивания) вместо центра обновления Windows. If the setting is set to Enabled, the Automatic Updates client connects to the specified intranet Microsoft update service (or alternate download server), instead of Windows Update, to search for and download updates. Включение этого параметра означает, что конечным пользователям в вашей организации не требуется проходить через брандмауэр, чтобы получить обновления, и дает вам возможность протестировать обновления после их развертывания. Enabling this setting means that end users in your organization don’t have to go through a firewall to get updates, and it gives you the opportunity to test updates after deploying them. Если задано значение Отключено или Не настроено, и если автоматические обновления не отключены политикой или настройкой пользователя, клиент автоматического обновления подключается непосредственно к сайту Центра обновления Windows в Интернете. If the setting is set to Disabled or Not Configured, and if Automatic Updates is not disabled by policy or user preference, the Automatic Updates client connects directly to the Windows Update site on the Internet.

Альтернативный сервер скачивания настраивает агент Центра обновления Windows для скачивания файлов с альтернативного сервера скачивания вместо службы обновлений в интрасети. The alternate download server configures the Windows Update Agent to download files from an alternative download server instead of the intranet update service. Возможность скачивания файлов без URL-адресов позволяет скачивать содержимое с альтернативного сервера скачивания, когда нет URL-адресов для скачивания файлов в метаданных обновления. The option to download files with missing Urls allows content to be downloaded from the Alternate Download Server when there are no download Urls for files in the update metadata. Этот параметр должен использоваться, только если служба обновлений в интрасети не предоставляет URL-адреса для скачивания в метаданных обновлений для файлов, которые присутствуют на альтернативном сервере. This option should only be used when the intranet update service does not provide download Urls in the update metadata for files which are present on the alternate download server.

Если политика «Настройка автоматического обновления» выключена, то данная политика не оказывает воздействия. If the «Configure Automatic Updates» policy is disabled, then this policy has no effect.

Если «Альтернативный сервер скачивания» не задан, по умолчанию для скачивания обновлений будет использоваться служба обновлений в интрасети. If the «Alternate Download Server» is not set, it will use the intranet update service by default to download updates.

Параметр «Скачивать файлы без URL-адреса. » используется, только если задано значение «Альтернативный сервер скачивания». The option to «Download files with no Url. » is only used if the «Alternate Download Server» is set.

Чтобы настроить эту политику с помощью MDM, используйте UpdateServiceUrl и UpdateServiceUrlAlternate. To configure this policy with MDM, use UpdateServiceUrl and UpdateServiceUrlAlternate.

Частота поиска автоматических обновлений Automatic Updates detection frequency

Указывает промежуток времени в часах между поисками доступных обновлений. Specifies the hours that Windows will use to determine how long to wait before checking for available updates. Истинное время ожидания определяется путем вычитания от 0 до 20 процентов от указанного времени. The exact wait time is determined by using the hours specified here minus zero to twenty percent of the hours specified. Например, если в данной политике задается обнаружение с периодом 20 часов, то все клиенты, к которым применяется эта политика, будут проверять наличие обновлений с интервалом 16–20 часов. For example, if this policy is used to specify a 20-hour detection frequency, then all clients to which this policy is applied will check for updates anywhere between 16 to 20 hours.

Чтобы использовать этот параметр в групповой политике, перейдите в расположение Конфигурация компьютера\Административные шаблоны\Компоненты Windows\Центр обновления Windows\Частота поиска автоматических обновлений. To set this setting with Group Policy, navigate to Computer Configuration\Administrative Templates\Windows Components\Windows Update\Automatic Updates detection frequency.

Если этот параметр Включен, Windows будет проверять наличие доступных обновлений в указанном интервале. If the setting is set to Enabled, Windows will check for available updates at the specified interval. Если этот параметр Отключен или Не задан, Windows будет проверять наличие доступных обновлений с интервалом по умолчанию, равным 22 часам. If the setting is set to Disabled or Not Configured, Windows will check for available updates at the default interval of 22 hours.

Для того чтобы эта политика действовала, должен быть включен параметр «Указать размещение службы обновлений Майкрософт в интрасети». The «Specify intranet Microsoft update service location» setting must be enabled for this policy to have effect.

Если политика «Настройка автоматического обновления» выключена, эта политика не оказывает влияния. If the «Configure Automatic Updates» policy is disabled, this policy has no effect.

Чтобы настроить эту политику с помощью MDM, используйте DetectionFrequency. To configure this policy with MDM, use DetectionFrequency.

Запретить доступ для использования любых средств Центра обновления Windows Remove access to use all Windows Update features

Включив параметр групповой политики в разделе Конфигурация компьютера\Административные шаблоны\Компоненты Windows\Обновление Windows\Блокировать доступ для использования всех функций Центра обновления Windows, администраторы могут отключать параметр «Проверка обновления» для пользователей. By enabling the Group Policy setting under Computer Configuration\Administrative Templates\Windows Components\Windows update\Remove access to use all Windows update features, administrators can disable the «Check for updates» option for users. Все фоновые проверки на наличие обновлений, загрузки и установки будут продолжать работать согласно настройкам. Any background update scans, downloads and installations will continue to work as configured.

Не подключаться к расположениям Центра обновления Windows в Интернете Do not connect to any Windows Update Internet locations

Даже если Центр обновления Windows настроен для получения обновлений из службы обновления в интрасети, он будет периодически получать сведения из общедоступной службы обновления Windows для обеспечения подключений в будущем к Центру обновления Windows и другим службам, таким как Центр обновления Майкрософт или Microsoft Store. Even when Windows Update is configured to receive updates from an intranet update service, it will periodically retrieve information from the public Windows Update service to enable future connections to Windows Update, and other services like Microsoft Update or the Microsoft Store.

Чтобы включить эту политику, используйте Конфигурация компьютера\Административные шаблоны\Компоненты Windows\Центр обновления Windows\Не подключаться к расположениям Центра обновления Windows в Интернете. Use Computer Configuration\Administrative Templates\Windows Components\Windows update\Do not connect to any Windows Update Internet locations to enable this policy. При включении эта политика будет отключать функции, описанные выше, и может привести к прекращению соединения с общедоступными службами, такими как Microsoft Store, Центр обновления Windows для бизнеса и оптимизация доставки. When enabled, this policy will disable the functionality described above, and may cause connection to public services such as the Microsoft Store, Windows Update for Business and Delivery Optimization to stop working.

Эта политика применяется, только когда устройство настроено для подключения к службе обновления в интрасети с помощью политики «Указать размещение службы обновлений Майкрософт в интрасети». This policy applies only when the device is configured to connect to an intranet update service using the «Specify intranet Microsoft update service location» policy.

Разрешить клиенту присоединение к целевой группе Enable client-side targeting

Указывает имя или имена целевой группы, которые должны использоваться для получения обновлений из службы обновления Майкрософт в интрасети. Specifies the target group name or names that should be used to receive updates from an intranet Microsoft update service. Это позволяет администраторам настраивать группы устройств, которые будут получать различные обновления из таких источников, как WSUS или Configuration Manager. This allows admins to configure device groups that will receive different updates from sources like WSUS or Configuration Manager.

Этот параметр групповой политики находится в разделе Конфигурация компьютера\Административные шаблоны\Компоненты Windows\Обновление Windows\Разрешить клиенту присоединение к целевой группе. This Group Policy setting can be found under Computer Configuration\Administrative Templates\Windows Components\Windows update\Enable client-side targeting. Если задать значение Включено, сведения об указанной целевой группе отправляются в служба обновления Майкрософт в интрасети, которая использует его, чтобы определить, какие обновления должны развертываться на данном компьютере. If the setting is set to Enabled, the specified target group information is sent to the intranet Microsoft update service which uses it to determine which updates should be deployed to this computer. Если этот параметр Отключен или Не задан, сведения о целевой группе не будут отправляться в службу обновления Майкрософт в интрасети. If the setting is set to Disabled or Not Configured, no target group information will be sent to the intranet Microsoft update service.

Если служба обновлений Майкрософт в интрасети поддерживает несколько целевых групп, эта политика может указать несколько имен групп, разделенных точкой с запятой. If the intranet Microsoft update service supports multiple target groups, this policy can specify multiple group names separated by semicolons. В противном случае необходимо указать одну группу. Otherwise, a single group must be specified.

Эта политика применяется, только если служба обновления Майкрософт в интрасети, на которую направляется устройство, настроена для поддержки присоединения клиента к целевой группе. This policy applies only when the intranet Microsoft update service the device is directed to is configured to support client-side targeting. Если политика «Указать размещение службы обновлений Майкрософт в интрасети» отключена или не настроена, эта политика не оказывает влияния. If the «Specify intranet Microsoft update service location» policy is disabled or not configured, this policy has no effect.

Разрешить прием содержимого с подписью из службы обновления Майкрософт в интрасети Allow signed updates from an intranet Microsoft update service location

Этот параметр политики позволяет управлять, принимает ли служба автоматических обновлений обновления, подписанные организациями, отличными от Майкрософт, при обнаружении обновления в размещении службы обновлений Майкрософт в интрасети. This policy setting allows you to manage whether Automatic Updates accepts updates signed by entities other than Microsoft when the update is found on an intranet Microsoft update service location.

Чтобы настроить этот параметр в групповой политике, перейдите в расположение Конфигурация компьютера\Административные шаблоны\Компоненты Windows\Центр обновления Windows\Разрешить прием содержимого с подписью из службы обновления Майкрософт в интрасети. To configure this setting in Group Policy, go to Computer Configuration\Administrative Templates\Windows Components\Windows update\Allow signed updates from an intranet Microsoft update service location.

Если включить этот параметр политики, автоматическое обновление принимает обновления, полученные через расположение службы обновлений Майкрософт в интрасети, указанное в поле Указать расположение службы Центра обновления Майкрософт в интрасети, если они подписаны сертификатом из хранилища сертификатов «Доверенные издатели» на локальном компьютере. If you enable this policy setting, Automatic Updates accepts updates received through an intranet Microsoft update service location, as specified by Specify Intranet Microsoft update service location, if they are signed by a certificate found in the «Trusted Publishers» certificate store of the local computer. Если отключить или не настраивать этот параметр политики, обновления из размещения службы обновлений Майкрософт в интрасети должны быть подписаны Майкрософт. If you disable or do not configure this policy setting, updates from an intranet Microsoft update service location must be signed by Microsoft.

Обновления от службы, отличной от службы обновлений Майкрософт в интрасети, всегда должны быть подписаны корпорацией Майкрософт и на них не влияет этот параметр политики. Updates from a service other than an intranet Microsoft update service must always be signed by Microsoft and are not affected by this policy setting.

Чтобы настроить эту политику с помощью MDM, используйте AllowNonMicrosoftSignedUpdate. To configure this policy with MDM, use AllowNonMicrosoftSignedUpdate.

Установка обновлений Installing updates

Чтобы повысить гибкость процесса обновления, есть параметры управления установкой обновлений. To add more flexibility to the update process, settings are available to control update installation.

Функция Настройка автоматического обновления предлагает 4 различных варианта установки автоматического обновления, а функция Исключать драйверы из обновлений Windows позволяет не устанавливать драйверы вместе с полученными обновлениями. Configure Automatic Updates offers 4 different options for automatic update installation, while Do not include drivers with Windows Updates makes sure drivers are not installed with the rest of the received updates.

Исключать драйверы из обновлений Windows Do not include drivers with Windows Updates

Позволяет администраторам исключать драйверы Центра обновления Windows (WU) во время обновлений. Allows admins to exclude Windows Update (WU) drivers during updates.

Чтобы настроить этот параметр в групповой политике, используйте пункт Конфигурация компьютера\Административные шаблоны\Компоненты Windows\Центр обновления Windows\Исключать драйверы из обновлений Windows. To configure this setting in Group Policy, use Computer Configuration\Administrative Templates\Windows Components\Windows update\Do not include drivers with Windows Updates. Включите эту политику, чтобы не включать драйверы в исправления Windows. Enable this policy to not include drivers with Windows quality updates. Если отключить или не настраивать эту политику, Центр обновления Windows будет включать обновления, классифицируемые как «Драйвер». If you disable or do not configure this policy, Windows Update will include updates that have a Driver classification.

Настройка автоматического обновления Configure Automatic Updates

Позволяет ИТ-администратору управлять поведением автоматического обновления, чтобы искать, скачивать и устанавливать обновления. Enables the IT admin to manage automatic update behavior to scan, download, and install updates.

Настройка компонента «Автоматическое обновление» с помощью групповой политики Configuring Automatic Updates by using Group Policy

В разделе Конфигурация компьютера\Административные шаблоны\Компоненты Windows\Центр обновления Windows\Настройка автоматического обновления необходимо выбрать один из четырех вариантов: Under Computer Configuration\Administrative Templates\Windows Components\Windows update\Configure Automatic Updates, you must select one of the four options:

Если этот параметр имеет значение Отключено, все обновления, доступные в Центре обновления Windows, необходимо скачивать и устанавливать вручную. If this setting is set to Disabled, any updates that are available on Windows Update must be downloaded and installed manually. Для этого пользователям необходимо перейти в раздел Параметры > Обновление и безопасность > Центр обновления Windows. To do this, users must go to Settings > Update & security > Windows Update.

Если этот параметр имеет значение Не настроен, администратор все же может настроить автоматические обновления через приложение «Параметры» в разделе Параметры > Обновление и безопасность > Центр обновления Windows > Дополнительные параметры. If this setting is set to Not Configured, an administrator can still configure Automatic Updates through the settings app, under Settings > Update & security > Windows Update > Advanced options.

Настройка автоматического обновления с помощью параметров системного реестра Configuring Automatic Updates by editing the registry

Неправильное изменение параметров системного реестра с помощью редактора реестра или любым иным путем может привести к возникновению серьезных неполадок. Serious problems might occur if you modify the registry incorrectly by using Registry Editor or by using another method. Эти проблемы могут привести к необходимости переустановки операционной системы. These problems might require you to reinstall the operating system. Корпорация Майкрософт не гарантирует, что эти проблемы можно будет устранить. Microsoft cannot guarantee that these problems can be resolved. Внося изменения в реестр, вы действуете на свой страх и риск. Modify the registry at your own risk.

В среде без развернутой службы Active Directory групповые политики для автоматического обновления можно настроить с помощью параметров реестра. In an environment that does not have Active Directory deployed, you can edit registry settings to configure group policies for Automatic Update.

Для этого выполните следующие действия: To do this, follow these steps:

Нажмите кнопку Пуск, выполните поиск по запросу «regedit», а затем откройте редактор реестра. Select Start, search for «regedit», and then open Registry Editor.

Откройте следующий раздел реестра: Open the following registry key:

Для настройки автоматического обновления добавьте одно из следующих значений реестра. Add one of the following registry values to configure Automatic Update.

NoAutoUpdate (REG_DWORD): NoAutoUpdate (REG_DWORD):

0: автоматическое обновление включено (по умолчанию). 0: Automatic Updates is enabled (default).

1: автоматическое обновление отключено. 1: Automatic Updates is disabled.

AUOptions (REG_DWORD): AUOptions (REG_DWORD):

1: флажок «Выполнять обновление системы» для компонента «Автоматическое обновление» снят. 1: Keep my computer up to date is disabled in Automatic Updates.

2: уведомлять о загрузке и установке. 2: Notify of download and installation.

3: загружать автоматически и уведомлять об установке. 3: Automatically download and notify of installation.

4: загружать автоматически и устанавливать по заданному расписанию. 4: Automatically download and scheduled installation.

ScheduledInstallDay (REG_DWORD): ScheduledInstallDay (REG_DWORD):

0: ежедневно. 0: Every day.

С 1 по 7: дни недели от воскресенья (1) до субботы (7). 1 through 7: The days of the week from Sunday (1) to Saturday (7).

ScheduledInstallTime (REG_DWORD): ScheduledInstallTime (REG_DWORD):

n, где n — время суток в 24-часовом формате (0-23). n, where n equals the time of day in a 24-hour format (0-23).

UseWUServer (REG_DWORD) UseWUServer (REG_DWORD)

Установите значение 1, чтобы указать службе «Автоматического обновления» использовать сервер, на котором запущены службы SUS, вместо Центра обновления Windows. Set this value to 1 to configure Automatic Updates to use a server that is running Software Update Services instead of Windows Update.

RescheduleWaitTime (REG_DWORD) RescheduleWaitTime (REG_DWORD)

m, где m —время ожидания от запуска компонента «Автоматическое обновление» до начала установки обновлений в случае, если запланированная установка была пропущена. m, where m equals the time period to wait between the time Automatic Updates starts and the time that it begins installations where the scheduled times have passed. Это время задается в минутах в пределах от 1 до 60. The time is set in minutes from 1 to 60, representing 1 minute to 60 minutes)

Этот параметр вступает в силу лишь в том случае, если установлен клиент SUS с пакетом обновления версии 1 (SP1) или выше. This setting only affects client behavior after the clients have updated to the SUS SP1 client version or later versions.

NoAutoRebootWithLoggedOnUsers (REG_DWORD): NoAutoRebootWithLoggedOnUsers (REG_DWORD):

0 (ложь) или 1 (истина). 0 (false) or 1 (true). Если параметр имеет значение 1, компонент «Автоматическое обновление» не перезапускает компьютер во время сеанса работы пользователя. If set to 1, Automatic Updates does not automatically restart a computer while users are logged on.

Этот параметр вступает в силу, если установлен клиент SUS с пакетом обновления версии 1 (SP1) или выше. This setting affects client behavior after the clients have updated to the SUS SP1 client version or later versions.

Сведения об использовании компонента «Автоматическое обновление» с сервером, на котором запущены службы SUS, см. в руководстве «Развертывание служб Microsoft Windows Server Update Services 2.0». To use Automatic Updates with a server that is running Software Update Services, see the Deploying Microsoft Windows Server Update Services 2.0 guidance.

При настройке параметров автоматического обновления с помощью реестра, параметры политики имеют более высокий приоритет по сравнению с параметрами, заданными локальным пользователем с правами администратора. When you configure Automatic Updates directly by using the policy registry keys, the policy overrides the preferences that are set by the local administrative user to configure the client. Если администратор удалит разделы реестра позже, то снова вступят в силу параметры, заданные локальным пользователем с правами администратора. If an administrator removes the registry keys at a later date, the preferences that were set by the local administrative user are used again.

Чтобы назначить сервер WSUS, к которому остальные серверы и клиентские компьютеры должны обращаться за обновлениями, добавьте в реестр следующие значения: To determine the WSUS server that the client computers and servers connect to for updates, add the following registry values to the registry:

WUServer (REG_SZ) WUServer (REG_SZ)

Значение служит для указания HTTP-имени сервера WSUS (например, http://IntranetSUS). This value sets the WSUS server by HTTP name (for example, http://IntranetSUS).

WUStatusServer (REG_SZ) WUStatusServer (REG_SZ)

Источник

На работе комп (win 10 corp/pro) введен в домен. Доменные настройки и обновления винды есть только для XP и win7. Соответственно win10 тоже настроился на локальный wsus, на котором для него ничего нет. Как можно (через реестр или как) указать системе обычные сервера обновлений через инет, а не локальные, не выводя из домена?

Переделать доменные настройки не предлагать

p.s. почему то просьба НЕ предлагать переделать настройки домена никого не волнует. я НЕ администратор данного домена, он находиться в другом городе и администрируется другими людьми (я лишь нахожусь в небольшом филиале и не имею к нему ни малейшего доступа). у нас официально не используется win 10 в работе и поэтому у нас и НЕ БУДЕТ в ближайшее время изменений в wsus. это не моя прихоть! я лишь сам интересуюсь десяткой и работаю на ней, так как сам по себе домен и большинство настроек он нормально принимает как и win 7

-

Вопрос задан

-

24664 просмотра

Пригласить эксперта

>>Источник<<

Чтобы воспользоваться Редактором реестра, выполните следующие действия:

Нажмите кнопку Пуск, выберите пункт Выполнить и наберите в поле Открыть команду regedit.

Найдите и выделите следующий раздел реестра:

HKEY_LOCAL_MACHINE\SOFTWARE\Policies\Microsoft\Windows\WindowsUpdate\AU

Параметр: UseWUServer

Значение: установите значение 1, чтобы указать службе Автоматического обновления использовать сервер, на котором запущены службы SUS, вместо веб-узла Windows Update.

Тип: Reg_DWORD

Поставить: 0

wsus, на котором для него ничего нет.

Сообщите об этом администратору WSUS. Необходимо включить соответствующую категорию обновлений для синхронизации.

Или скачивать их Каталог Центра обновления Майкрософт. Поскольку для Windows 10 выпускается одно кумулятивное обновление в месяц (редко, обновление безопасности, отдельно — но входящее в следующее кумулятивное) это не доставит больших хлопот.

Журнал обновлений Windows 10

А ведь сразу даже в голову не пришло:

указать системе обычные сервера обновлений через инет, а не локальные

C:\Windows\System32\drivers\etc\hosts

Войдите, чтобы написать ответ

-

Показать ещё

Загружается…

Минуточку внимания

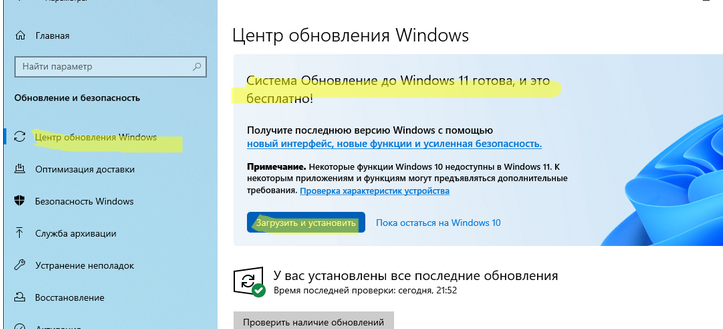

Если ваш компьютер с Windows 10 соответствует минимальным требования для Windows 11, Microsoft предлагает вам бесплатно обновиться до более новой версии ОС. Процесс апгрейда версии возможен прямо через центр обновления Windows Update. Проверьте, появилась ли здесь надпись: “Система: Обновление до Windows 11 готово и это бесплатно”. Вы можете выбрать, хотите ли вы “Загрузить и установить Windows 11” или “Пока остаться на Windows 10”.

На данный момент у Microsoft нет планов для принудительного обновления всех компьютеров с Windows 10 до Windows 11. Но через некоторое время все может измениться. В этой статье рассмотрим, как принудительно заблокировать обновление до Windows 11.

Если на компьютере отсутствует чип TPM и не доступен режим UEFI+Secure Boot, устройство считается неподдерживаемым для установки/обновления до Windows 11. Но вы можете игнорировать эти проверки при установке Windows 11.

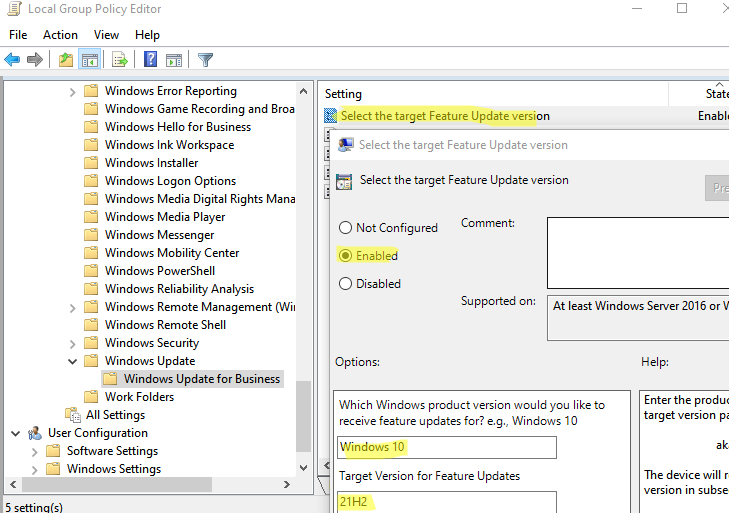

В Windows 10 вы можете указать целевую версию (билд), которая должна быть установлена на вашем компьютере. Вы будете получать актуальные обновления безопасности для вашей целевой версии Windows вплоть до окончания срока ее поддержки. После окончания поддержки вам нужно обновить целевую версию, иначе в течении 60 дней ваша Windows будет автоматически обновлен до последнего доступного билда.

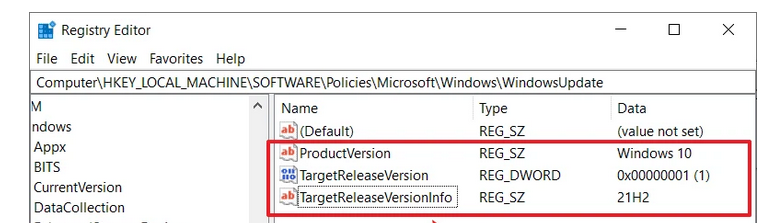

Вы можете настроить целевую версию с через групповые политики или через реестр.

- Откройте редактор локальной групповой политики (gpedit.msc);

- Перейдите в раздел Computer Configuration -> Administrative Templates -> Windows Components -> Windows Update -> Windows Update for Business (Конфигурация компьютера -> Административные шаблоны -> Компоненты Windows -> Центр обновления Windows -> Центр обновления Windows для бизнеса);

- Включите параметр Select the target Feature Update version (этот параметр GPO доступен в Windows 10 2004 и выше). В дополнительных опциях параметра нужно указать версию Windows и номер билда, на котором вы хотите остаться;

- Укажите

Windows 10

в поле Which Windows product version would you like to receive feature updates for (Выбор версии для обновления целевого компонента); - Укажите целевой билд Windows 10 на вашем компьютере в поле Target Version for Feature Updates. Например,

21H2

;Если указать здесь более новую версию Windows 10, чем установлена у вас, система будет автоматически обновлена до целевой версии. Если целевая версия снята с поддержки, или ниже текущей, то значение этой политики будет игнорироваться.

- Сохраните изменения и перезагрузите компьютер, чтобы применить настройки GPO.

Также вы можете заблокировать обновление до Windows 11 через реестр (аналогично настройке параметра GPO описанного выше). Примените на компьютере следующий REG файл:

Windows Registry Editor Version 5.00 [HKEY_LOCAL_MACHINE\SOFTWARE\Policies\Microsoft\Windows\WindowsUpdate] "ProductVersion"="Windows 10" "TargetReleaseVersion"=dword:00000001 "TargetReleaseVersionInfo"="21H2"

Также вы можете создать эти параметры реестра вручную через regedit.exe, распространить на компьютеры через GPO или создать с помощью PowerShell:

if(!(Test-Path 'HKLM:\SOFTWARE\Policies\Microsoft\Windows\WindowsUpdate')){New-Item 'HKLM:\SOFTWARE\Policies\Microsoft\Windows\WindowsUpdate'}

Set-ItemProperty -Path 'HKLM:\SOFTWARE\Policies\Microsoft\Windows\WindowsUpdate' -Name TargetReleaseVersion -value '00000001' -Type DWord –Force

Set-ItemProperty -Path 'HKLM:\SOFTWARE\Policies\Microsoft\Windows\WindowsUpdate' -Name "ProductVersion" -value 'Windows 10' -Type String -Force

Set-ItemProperty -Path 'HKLM:\SOFTWARE\Policies\Microsoft\Windows\WindowsUpdate' -Name TargetReleaseVersionInfo -value '21H2' -Type String -Force

Теперь ваш компьютер будет блокировать автоматическое обновления до Windows 11. Если же вы решить выполнить апгрейд, нужно указать Windows 11 и номер текущего билда, который вы хотите сделать целевым. Если полностью отключить параметр GPO или удалить ключи реестра, то ваша Windows перейдет в обычный цикл обновления релиза.

Если ваши компьютеры получают обновления с внутреннего сервера обновлений WSUS вы также можете просто отключить получение обновлений Windows 11 в настройках доступных продуктов (WSUS консоль -> Options -> Products and Classifications). Убедитесь, что опция Windows 11 не включена.