Ключевая

цель системы защиты Windows – следить за

тем, кто и к каким объектам осуществляет

доступ. Система защиты хранит информацию,

относящуюся к безопасности для каждого

пользователя, группы пользователей и

объекта. Единообразие контроля доступа

к различным объектам (процессам, файлам,

семафорам и др.) обеспечивается тем, что

с каждым процессом связан маркер доступа,

а с каждым объектом – дескриптор защиты.

Маркер доступа в качестве параметра

имеет идентификатор пользователя, а

дескриптор защиты – списки прав доступа.

ОС может контролировать попытки доступа,

которые производятся процессами прямо

или косвенно инициированными пользователем.

Windows

отслеживает и контролирует доступ как

к объектам, которые пользователь может

видеть посредством интерфейса (такие,

как файлы и принтеры), так и к объектам,

которые пользователь не может видеть

(например, процессы и именованные

каналы).

Система

защиты ОС Windows состоит из следующих

компонентов:

-

Процедуры

регистрации (Logon Processes), которые

обрабатывают запросы пользователей

на вход в систему. Они включают в себя

начальную интерактивную процедуру,

отображающую начальный диалог с

пользователем на экране и удаленные

процедуры входа, которые позволяют

удаленным пользователям получить

доступ с рабочей станции сети к серверным

процессам Windows. -

Подсистемы

локальной авторизации (Local Security Authority,

LSA), которая гарантирует, что пользователь

имеет разрешение на доступ в систему.

Этот компонент – центральный для

системы защиты Windows. Он порождает маркеры

доступа, управляет локальной политикой

безопасности и предоставляет интерактивным

пользователям аутентификационные

услуги. LSA также контролирует политику

аудита и ведет журнал, в котором

сохраняются сообщения, порождаемые

диспетчером доступа. -

Менеджера

учета (Security Account Manager, SAM), который управляет

базой данных учета пользователей. Эта

база данных содержит информацию обо

всех пользователях и группах пользователей.

SAM предоставляет услуги по легализации

пользователей, применяющиеся в LSA. -

Диспетчера

доступа (Security Reference Monitor, SRM), который

проверяет, имеет ли пользователь право

на доступ к объекту и на выполнение тех

действий, которые он пытается совершить.

Этот компонент обеспечивает легализацию

доступа и политику аудита, определяемые

LSA. Он предоставляет услуги для программ

супервизорного и пользовательского

режимов, для того чтобы гарантировать,

что пользователи и процессы, осуществляющие

попытки доступа к объекту, имеют

необходимые права. Данный компонент

также порождает сообщения службы

аудита, когда это необходимо.

Использование

сложных паролей.

Одним из самых простых способов защиты

является использование

непростых трудноподбираемых паролей.

Такой метод хорошо защищает от так

называемых «грубых» атак, суть которых

заключается в применении злоумышленниками

программ по автоподбору паролей. Также

следует помнить, что при увеличении

длины пароля всего на один символ,

увеличивается и степень числа возможных

комбинаций для подбора. В целом, пароль

длинной менее 8 символом объективно

считается легким для подбора. 10, 12 или

16 символов – уже гораздо лучше.

Внешняя

защита.

Даже

в случае наличия всего лишь одного

компьютера неплохо иметь и внешний

брандмауэр/маршрутизатор, роутер,

например Linksys, D-Link или Netgear Помимо этого,

надежной внешней защите способствуют

прокси-сервера, антивирусные и антиспамовые

шлюзы. Также нужно учесть, что коммутаторы

в плане защиты лучше хабов, маршрутизаторы

с трансляцией сетевых адресов (NAT) лучше

коммутаторов, а брандмауэры и вовсе

суть средство первой необходимости.

Обновление

программного обеспечения.

Для того чтобы проверка приложений на

вирусы перед их установкой проходила

наиболее эффективно, следует постоянно

обновлять программы защиты.

Отключение

неиспользуемых служб.

Шифрование

информации.

Степень шифрования

данных в каждом случае определяется

индивидуально в зависимости от конкретных

целей и обстоятельств. Зашифровываются

как отдельные файлы, так и целые диски.

Системный раздел жесткого диска при

этом обычно не затрагивается, поскольку

тогда потребуется специальное аппаратное

устройство декодировки, однако если

требуется безопасность подобного

уровня, и имеются соответствующие

средства, то можно произвести и такое

полносистемное

шифрование.

Резервное

копирование информации.

Это одно из самых важных правил защиты.

Резервное копирование может быть простым

и примитивным как перенесение информации

на компакт-диски, так и комплексным, в

виде регулярного автоматического

сохранения данных на отдельном сервере.

Кодирование

сообщений.

Осторожное

отношение к чужим сетям.

Источник

бесперебойного питания.

ИБП не только помогает сохранить

информацию в случае отключения

электричества, но и обеспечивает

управление параметрами электропитания

и предотвращает нарушение работы

файловой системы. Стабилизатора

напряжения недостаточно для защиты

системы от сильных скачков. ИБП

защищает как аппаратную, так и

информационную часть.

Системы

мониторинга нарушений и попыток атаки.

Следует

постоянно выявлять подозрительные

события на предмет взлома системы и

хакерских атак. При этом отслеживания

трафика только на сетевом

мониторе недостаточно, важно наряду

с прочими

действиями по увеличению уровня

защиты проводить полную проверку

входящей информации на каждой машине.

Соседние файлы в предмете [НЕСОРТИРОВАННОЕ]

- #

- #

- #

- #

- #

- #

- #

- #

- #

- #

- #

Хорошая защита должна быть незаметной: если операционная система работает стабильно и не гибнет от вирусов, начинает казаться, что никаких угроз не существует вообще. На деле же компьютер постоянно подвержен опасности, и без защитных механизмов владельцу угрожает воровство денег, шантаж или просто порча данных на ПК. Мы расскажем, как Windows 10 противостоит таким проблемам.

Улучшенная безопасность

Новый родительский контроль

Все из интернета

Защита от мошенников

Компьютер — это безопасно

Улучшенная безопасность

Новый родительский контроль

Все из интернета

Защита от мошенников

Компьютер — это безопасно

Безопасность — это не страус с головой в песке, и не компьютер с отключенным интернетом и разъёмами USB. Безопасным можно назвать лишь тот ПК, в котором система способна оградить себя и файлы владельца от любых современных атак. Учитывая, что мишенью взломщиков всегда была Windows (самая популярная операционная система, как-никак), именно она лучше всего «натренирована» на борьбу со злоупотреблениями и вирусами извне.

Обновления безопасности поступают на все актуальные системы Microsoft, но Windows 10 — самая безопасная и устойчивая из них. Пользователя защищают сразу несколько защитных механизмов, о которых мы сегодня и расскажем.

Безопасный вход без пароля и PIN-кода

Один из самых древних и элементарных способов защиты — пароль. Оставим в стороне тот факт, что запомнить пачку разнообразных паролей для каждого гаджета/сервиса очень сложно — проблема в том, что ввод пароля отнимает драгоценное время. При этом в смартфонах уже давно прижилась разблокировка с помощью сканера отпечатков пальцев. Теперь таким же образом можно будет разблокировать компьютер!

Юбилейная Windows 10 также способна опознать владельца по лицу (3D-камера, которую не обманешь фотографией — в новых ноутбуках и ПК), умеет сканировать сетчатку глаза, как в фантастических боевиках.

Таким же образом можно будет защитить всё, что заблагорассудится в системе. Скрывать личные файлы под пароль или опасаться, что ребёнок накупит игр в магазине приложений без ведома родителей больше не стоит. Даже вместо пароля на многих сайтах можно будет использовать отпечаток пальца!

Если в компьютере нет ни сканера отпечатков, ни продвинутой камеры — это всё равно не повод зубрить пароли. Потому что Windows может понять, кто работает за компьютером, ориентируясь только на «устройства-компаньоны». То есть, достаточно выбрать флешку, указать на неё в настройках компьютера —и она станет главным ориентиром. Каждый раз, когда вы будете её подключать, она будет докладывать системе, что всё в порядке и спрашивать пароли не нужно.

А можно и вовсе ничего не подключать — достаточно включить в компьютере «чутьё» на ваш фитнес-браслет, умные часы или смартфон поблизости. Если эти устройства окажутся рядом — блокировка компьютера будет снята.

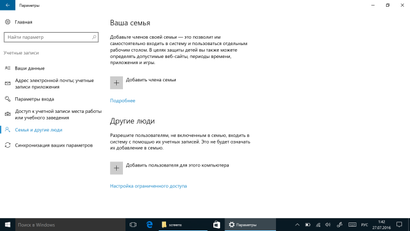

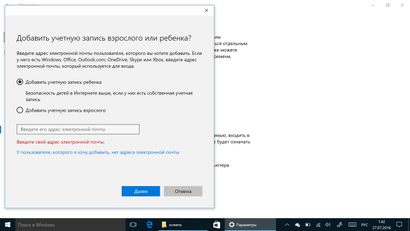

Удобный и простой «родительский контроль»

Это мы, взрослые люди, осознаём, что на компьютерах свет клином не сошёлся — а вот дети, которые выросли в эпоху буйства гаджетов, часто относятся к цифровой технике слишком фанатично. Но ведь и времени на то, чтобы стоять за спиной у чада всё время, пока оно находится у монитора, катастрофически не хватает.

На такой случай в Windows 10 есть простой способ настроить условия нахождения ребёнка за компьютером — от родителя не требуется никаких особых навыков для такого действия.

Ребёнок получает отдельную учётную запись (родительская остаётся под паролем или, например, с запросом отпечатков пальцев при входе), в которой можно распределять, сколько времени он сможет проводить за каждой из имеющихся программ. То есть, компьютер для учёбы, при желании родителя, станет действительно компьютером для учёбы.

Настроить компьютер под управлением Windows 10 для ребёнка легко

Кроме того, можно ограничить доступ ко всем нежелательным сайтам и даже выделить ребёнку часть денег на покупки компьютерных игр в онлайн-магазине. Раз в неделю система будет отправлять родителю отчёт — на какие сайты заходил, каким играм и программам ребёнок уделял больше всего внимания. И, наконец, за местонахождения устройства с «детской» учётной записью можно наблюдать на расстоянии.

Пользоваться функциональностью родительского контроля в полном масштабе или нет — вопрос индивидуальный. Зато, по крайней мере, с такими опциями увлечённость ребёнка компьютером не перерастёт в опасную манию.

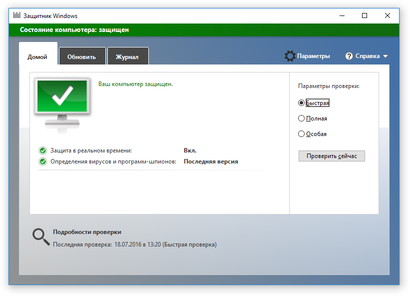

Антивирус покупать не нужно

Прошли времена, когда после покупки компьютера нужно было озаботиться приобретением антивируса — начиная с Windows 8 в операционных системах Microsoft действует «Защитник Windows». В отличие от многих платных продуктов, которые разводят «панику» и видят угрозу в безопасных файлах, встроенный антивирус срабатывает всегда по делу и практически не влияет на быстродействие компьютера.

В Windows 10 трудится встроенный эффективный антивирус — Windows Defender

«Защитник» оберегает ПК всё время его работы, самостоятельно получает информацию о новых известных вирусах и даже способен распознавать новые, ещё не идентифицированные угрозы — в таких случаях антивирус отправляет подозрительные файлы на анонимную проверку в облачное хранилище. Если найденный файл творит что-то странное в компьютере — «зловред» будет заблокирован.

Только качественные файлы из интернета

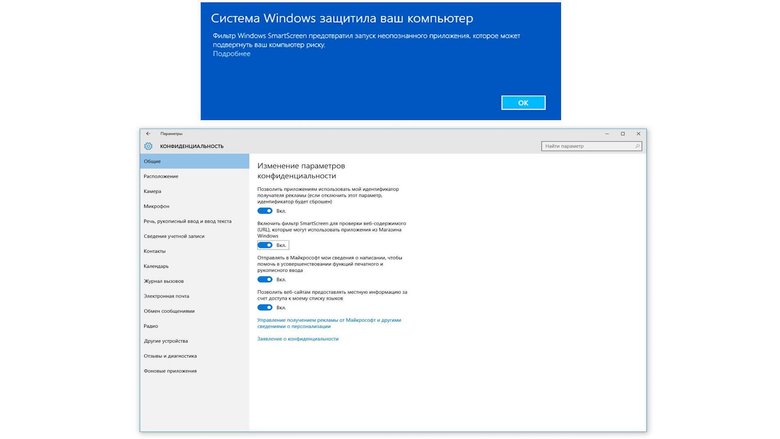

Не всё то золото, что блестит, и не всё то программа/игра, что выглядит соответствующим образом на сайте. Антивирус — механизм хороший, но для более надёжной защиты в Windows есть механизм SmartScreen. Это сложная система, которая проверяет файлы на вирусы до того, как они будут скачаны.

SmartScreen уточняет информацию о том, скачивался ли конкретно этот файл кем-либо ранее и оказался ли он вредоносным, а ещё попутно проверяет список мошеннических сайтов. То есть, даже если кто-то подделает сайты «Одноклассников» или «В Контакте» до неузнаваемости, и владелец ПК не обратит внимание на адрес сайта — компьютер останется невредим.

Защита от мошеннического Wi-Fi

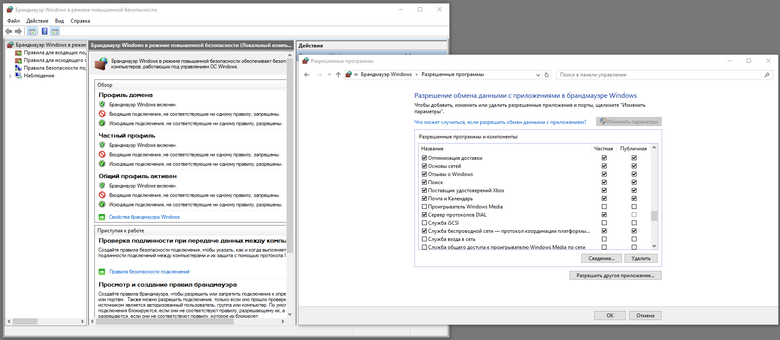

Наконец, в Windows 10 встроен брандмауэр. Под этим труднопроизносимым словом скрывается очень правильная идея использования интернета.

Представьте себе кран и раковину в ванной комнате. Вы открываете воду, используете её на своё усмотрение, затем она поступает в раковину, и т.д. Примерно таким образом на компьютер поступают данные из интернета. Брандмауэр — это механизм, который следит, чтобы из раковины не вылез таракан, если вы моете руки где-нибудь далеко от дома. То есть, блокирует все способы проникновения и взлома компьютера, если он подключен к сети злоумышленника.

Компьютер — это безопасно

С таким набором систем защиты (а ими список не ограничивается) Windows 10 стала самой безопасной операционной системой из когда-либо созданных Microsoft. Именно такого уровня надёжности достойны все современные компьютеры.

Мы пользуемся операционной системой Windows каждый день, но часто даже не в курсе, какие возможности для защиты Microsoft в нее внедрила. А стоит. Хотя бы для того, чтобы подстроить эти функции под себя или, наоборот, установить дополнительное ПО, если надежность каких-то из них под вопросом. Аналитический отдел Falcongaze рассмотрел безопасность лицензионной Windows 10. Изучайте!

Начнем с того, что Microsoft считает именно эту версию самой защищенной, так как она обеспечивает комплексную защиту. Что такая защита в себя включает?

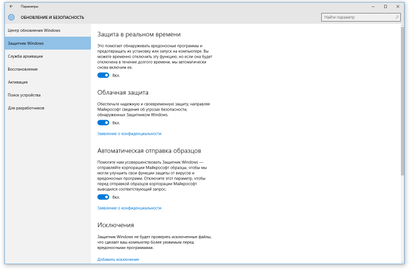

Windows оснащена встроенным Центром Безопасности Защитника Windows – так он назывался в предыдущих версиях. Сейчас – Безопасность Windows. Она сканирует компьютер на наличие пакетов программ rootkit и вредоносных программ. В случае обнаружения такого ПО, система оповестит пользователя и предложит запустить Microsoft Defender.

Помимо этого, Безопасность Windows включает в себя:

- Антивирусная программа в Microsoft Defender. Для надежной защиты пользовательского устройства она использует машинное обучение, анализ Big Data и облачную инфраструктуру Microsoft. Она постоянно сканирует поведение файлов и процессов и блокирует те приложения, которые считаются небезопасными.

Встроенный антивирус автоматически отключится, если вы установите другой на свое устройство. Стоит ли это делать? Нет правильного ответа. В конце 2020 года AV Test оценил Defender по трем параметрам: защита против малварей, производительность (как влияет продукт на скорость работы компьютера) и функциональность (как влияет Defender на функциональность всего компьютера). По каждому из параметров антивирус получил 6 баллов из 6.

- Windows Hello. Как пишет компания, это безопасный способ получить доступ к устройствам на Windows 10. Чтобы аутентифицировать пользователя, он сканирует его отпечаток пальца или распознает лицо. Однако для работы Windows Hello необходимо соответствующее оборудование. Если ваше устройство не поддерживает, например, сканер отпечатка пальца, функция работать не будет.

- Брандмауэр. Он защищает сеть пользователя на основе сделанных настроек. Эти настройки запрещают, ограничивают или разрешают приложениям подключаться к интернету. Он также блокирует нежелательный трафик.

- Управление приложениями и браузером. Эта функция настраивает Microsoft Defender SmartScreen, который помогает защищать устройство от потенциально опасных приложений, файлов, сайтов и скачиваний. Настройки на странице Управления приложениями и браузером позволяют блокировать нежелательные приложения, файлы, вредоносные сайты, скачивания и веб-контент.

- Безопасность устройств. Этот раздел включает в себя следующие функции: изоляция ядра (изоляция процессов от ОС и устройства), целостность памяти (она является частью изоляции ядра и препятствует доступу вредоносного кода к процессам), процессор безопасности (security processor; реализует дополнительное шифрование для устройства), безопасный запуск (препятствует загрузке rootkit, когда пользователь запускает устройство). Однако эти функции работают, только если оборудование соответствует техническим требованиям.

- Проверка производительности и работоспособности устройства. Служба Безопасности Windows постоянно сканирует устройство на наличие проблем безопасности и формирует отчеты о работоспособности. Она отвечает за 4 основные области: емкость хранилища, состояние заряда аккумулятора, приложения и ПО, служба времени Windows.

Windows 10 оснащена S-режимом (Security mode). В нем предлагается улучшенная безопасность и производительности системы. В S-режиме система позволяет запускать приложения только из Microsoft Store, а браузером по умолчанию является Edge. Поисковая система по умолчанию – Bing. Пользоваться другими браузерами и поисковыми системами можно, но вы не сможете установить их «по умолчанию». И они должны быть доступны в Microsoft Store. Также может быть ограничена функциональность некоторых подключенных к компьютеру устройств (напр., принтеров, сканеров, клавиатуры, мыши).

tags: windows — defence

Intro

В этой серии статей мы поговорим о механизмах защиты от эксплуатациии уязвимостей в Windows.

Начать копать эту тему, меня подтолкнула новость, о новой технологии защиты от ROP, которая будет реализована в новых процессорах Intel на уровне железа, но уже реализованной в Windows 10 в софтварном виде. О ней позже, в следующих частях.

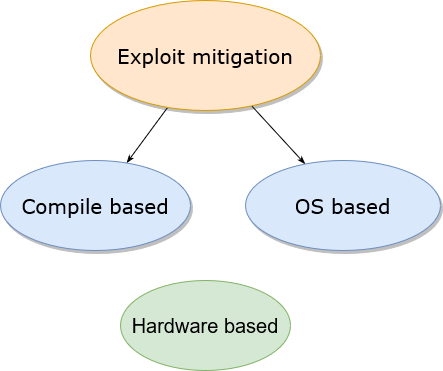

Методы предотвращения эксплуатации делятся на защиту уровня ОС и защиту на уровне компилятора.

Compile based — то что встраивает компилятор

OS based — защита самой Windows, не зависящая от того, как вы собрали свою программу

Hardware based — защита на уровне процессора

Buffer security check

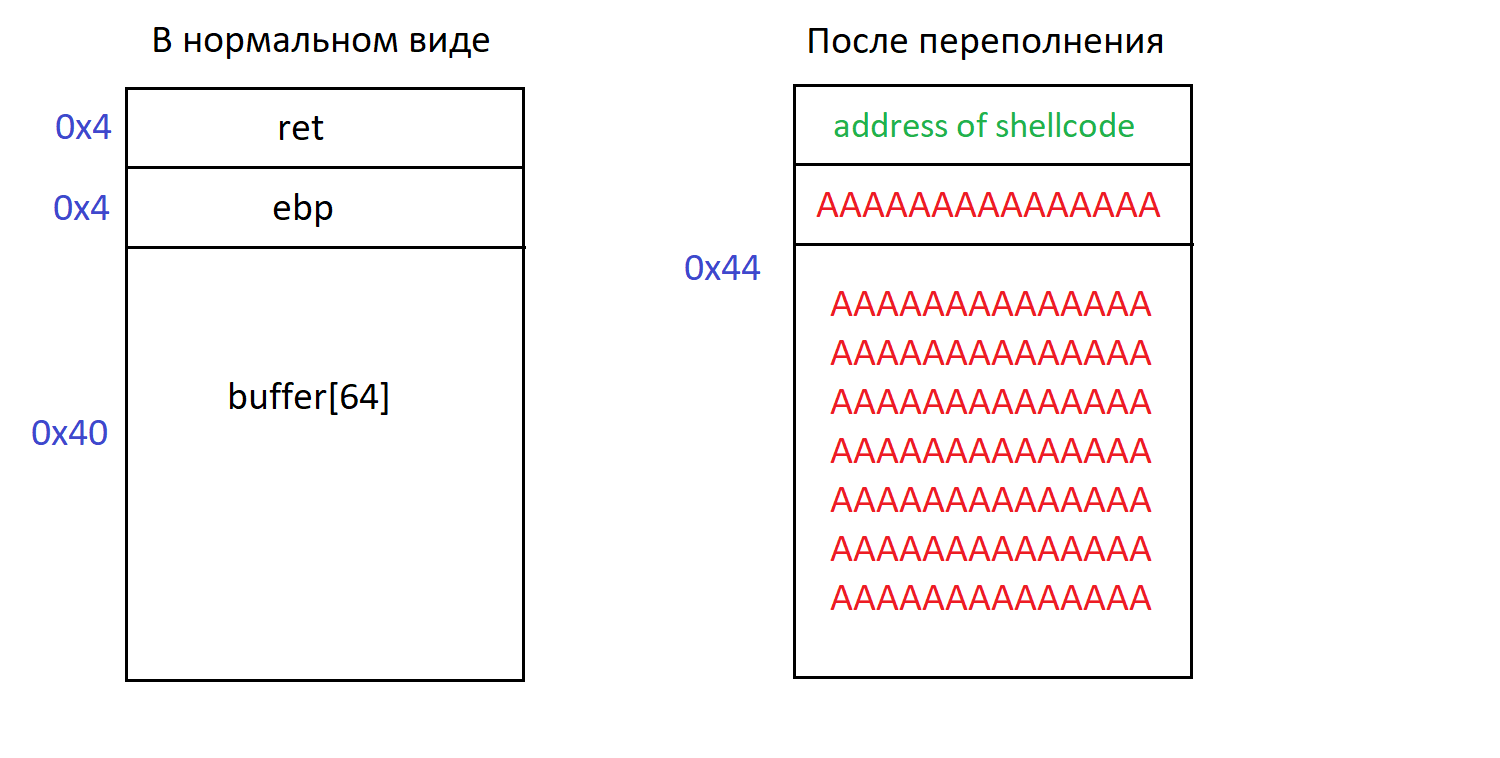

Переполнение буфера используется в эксплоитах, для перезаписи адреса возврата из функции, что позволяет перенаправить выполнение на свой вредоносный код.

Советую прочитать мою статью Классический buffer overflow и создание шеллкода вручную, чтобы понимать детали.

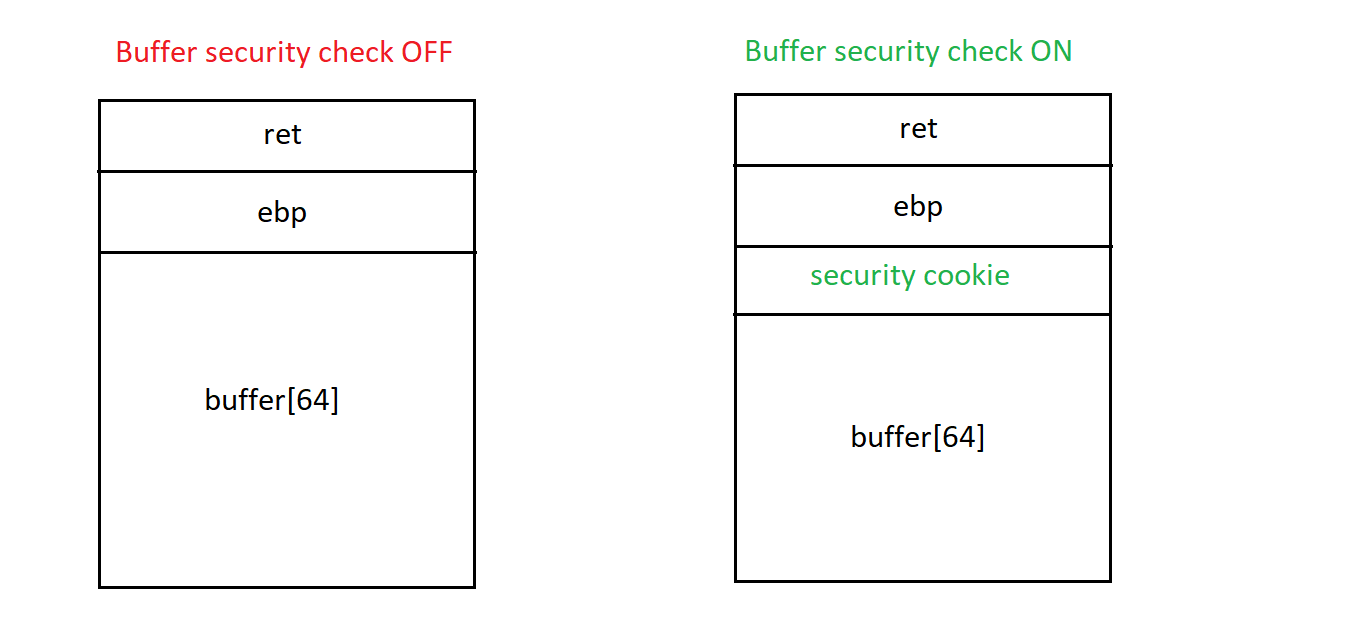

Если кратко, то перед буфером обычно находится адрес кода, который будет выполнен по завершению функции. Записав в буфер больше данных, чем он содержит, мы выйдем за границы и получим доступ к этому адресу (на картинке это ret адрес, от слова return).

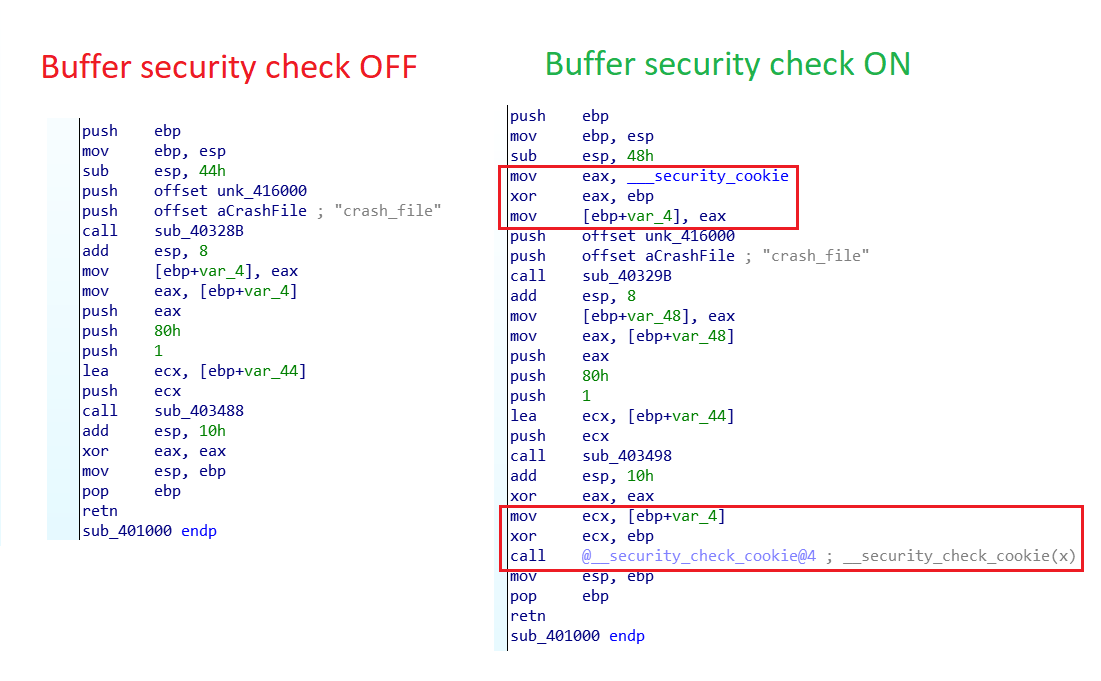

Buffer security check — это compile based защита компилятора Microsoft C/C++. Представлена она в виде ключа компиляции /GS, который включен по дефолту. Компилятор сам определяет функции в вашей программе, которые могут быть подвержены переполнению буфера и защищает их.

Давайте посмотрим, в чем она заключается. Для этого я написал простенькую программу, которая пишет в 64 байтный буфер 128 байт из файла.

int main()

{

unsigned char buf[64];

FILE *fp = fopen("crash_file", "r");

fread(buf, 1, 128, fp);

return 0;

}

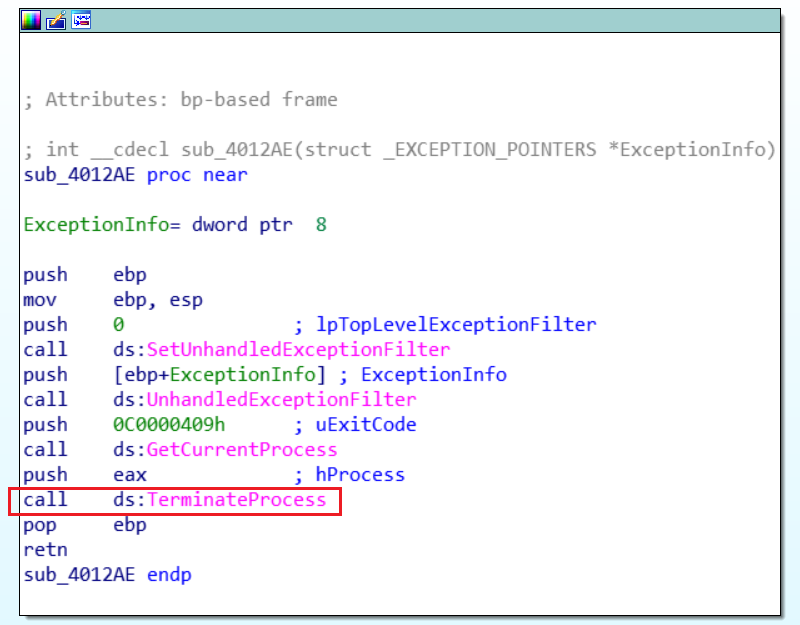

Скомпилировал оба варианта, с ключом /GS и /GS- (отключает защиту). Откроем в IDA и посмотрим, что получилось.

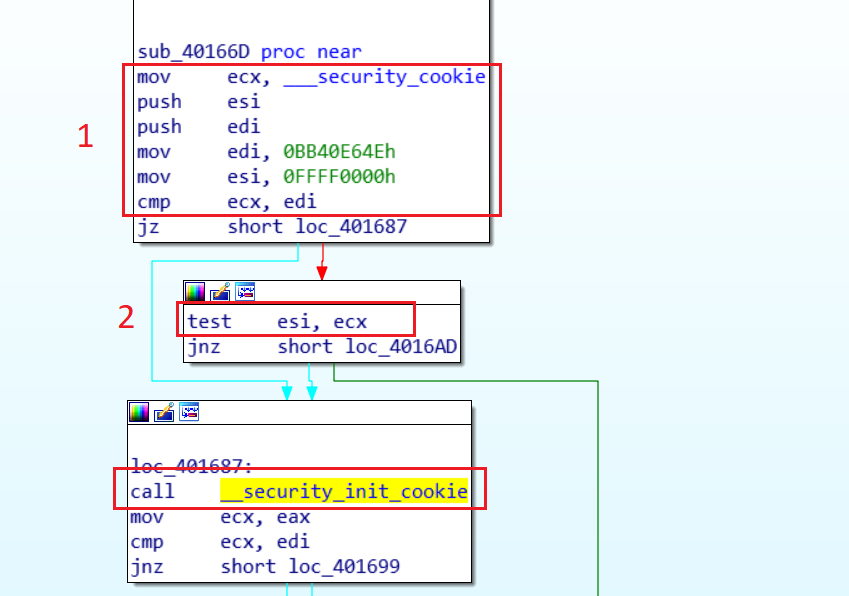

Наглядно видим разницу — некое значение security cookie записывается в начале функции и проверяется в конце (__security_check_cookie()). Разберем построчно

mov eax, __security_cookie ; Записываем в регистр eax значение security cookie

xor eax, ebp ; Добавляем рандом в значение

mov [ebp + var_4], eax ; Кладем на стек, после ebp

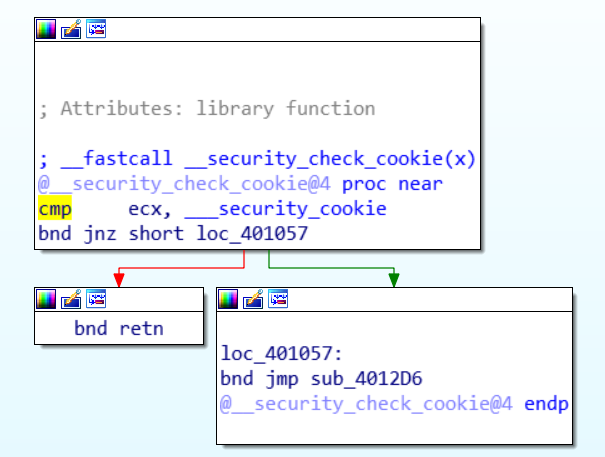

Проверка security cookie

mov ecx, [ebp + var_4] ; Кладем в регистр ecx значение security cookie

xor ecx, ebp ; Восстанавливаем изначальное значение

call __security_check_cookie(x) ; Проверяем

Стек теперь выглядит вот так

Если вы выйдете за границы буфера, то затрете security cookie и после проверки не произойдет переход по адресу возврата, что является сутью эксплуатации переполнением буфера. При этом, программа мгновенно завершится. Изучим, что же такое security cookie. Ниже код в самом начале нашей программы

security cookieсравнивается со стандартным значением0x0BB40E64Etest— это побитовыйAND. Результатsecurity cookie AND 0x0FFFF0000должен равняться нулю

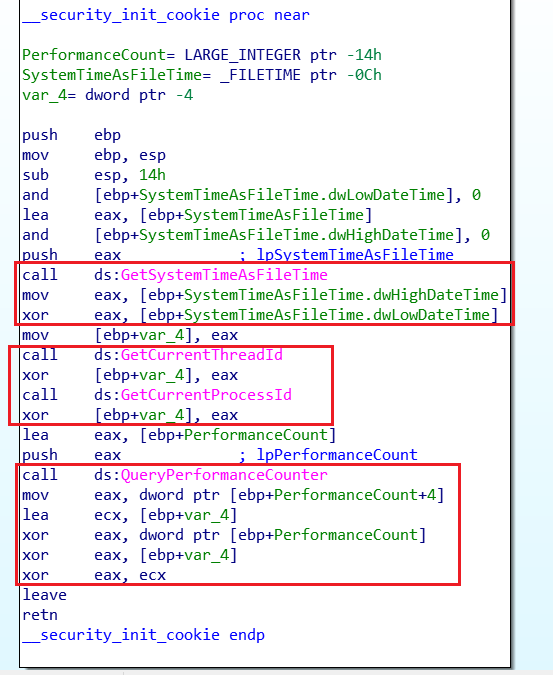

Если одно из этих условий выполняется, то начинается генерация настоящего security cookie. Выглядит она вот так

Здесь вызываются функции

GetSystemTimeAsFileTime— текущая дата и времяGetCurrentThreadId— id потокаGetCurrentProcessId— id процессаQueryPerformanceCounter— это тот же timestamp, но с повышенной точностью

Результаты функций ксорятся, вот и готово security cookie.

Теперь рассмотрим проверку по завершению функции

Если помните, ранее в регистр ecx мы положили восстановленное значение security cookie. В конце мы просто сравниваем с изначальным значением и если оно изменилось то завершаем процесс

Важный момент — любая программа скомпилированная, с помощью Microsoft C/C++ компилятора, начинает свое выполнение не с вашей main() функции, а с функций инициализации C Runtime. Именно там генерируется security cookie. Но если вы компилируете с флагом /ENTRY и явно указываете с какой функции начинать свою программу, то эту процедуру вы пропускаете и должны сами вручную вызывать функцию генерации security cookie. Если вы этого не сделаете, то как вы уже видели, оно примет стандартное значение, а значит злоумышленник в своем эксплоите захардкодит его и пройдет проверку.

Outro

Как видите, все довольно тривиально. Я и сам до этого момента не погружался в детали этой защиты. Можно сказать, что мы сделали это вместе!)

На этом первая часть завершена, всем спасибо!

Вверх

- Авторы

- Резюме

- Файлы

- Ключевые слова

- Литература

Агафонов В.Е.

1

Субракова Н.Л.

1

1 ХТИ филиал СФУ

Все пользователи информации заинтересованы в информационной безопасности. Для защиты необходимо грамотно выбирать меры и средства обеспечения защиты информации от умышленного разрушения, кражи, несанкционированного доступа, несанкционированного чтения и копирования. Поэтому проблема защиты информации обуславливает необходимость углубленного анализа защиты информации и комплексной организации методов и механизмов защиты. По разным оценкам на сегодняшний день на большей части компьютеров и планшетов установлена операционная система Windows. Корпорация Microsoft создала подпрограммы для безопасности пользователей, которые заинтересованы в сохранении своих личных данных при использовании операционной системы Windows. В операционной системе Windows имеется большое количество различных подсистем для защиты пользователей как при локальной работе, так и в сети. Но большая часть пользователей операционной системы Windows незнакома с большинством из них, поэтому проблемой исследования является анализ наиболее известных подсистем защиты операционной системы Windows. В статье выполнено качественное сравнение характеристик популярных операционных систем, определены проблемы защиты информации на ОС Windows и дано краткое описание подсистем защиты ОС Windows, приведены результаты анкетирования студентов на знание подсистем защиты ОС Windows.

операционная система

windows

защита

информация

подсистемы

вирусы

брандмауэр

1. Современные технологии информационной безопасности : учебно-методическое пособие / М.В. Шаханова. Москва : Проспект, 2015. 216 с.

2. Тупикина А. А. Актуальность защиты конфиденциальной информации //Информационные технологии в науке, бизнесе и образовании. 2016. С. 436-439.

3. Янченко И. В. Информационный и технологический вызовы образованию как точки роста //Актуальные проблемы гуманитарных и естественных наук. 2016. №. 2-5. С. 8-10. URL: https://elibrary.ru/download/elibrary_25612629_48376290.pdf (дата обращения: 07.01.2018).

4. Microsoft Windows [Электронный ресурс]. URL: https://www.microsoft.com/ru-ru (дата обращения: 22.12.2018).

5. The Linux Foundation [Электронный ресурс]. URL: https://www.linux.com (дата обращения: 06.01.2019).

6. MacOSWorld [Электронный ресурс]. URL: https://macosworld.ru (дата обращения: 06.01.2019).

7. Защита компьютера от вирусов [Электронный ресурс]. URL: https://support.microsoft.com/ru-ru/help/17228/windows-protect-my-pc-from-viruses (дата обращения: 06.01.2019).

8. Безопасность операционных систем: учебное пособие [Электронный ресурс]. URL: http://window.edu.ru/catalog/pdf2txt/669/56669/27248? p_page=9 (дата обращения: 05.12.2018).

Введение. Значение информации в развитии общества все более увеличивается. Роль информационной компоненты в любом производстве с течением времени возрастает. В последнее столетие появилось много таких отраслей производства, которые почти на 100% состоят из одной информации, например, дизайн, создание программного обеспечения, реклама [1].

Информация играет большую роль не только в производственных процессах, но и является основой деятельности управленческих организаций, страховых обществ, банков, организаций социальной сферы и т.д. Во многих из перечисленных случаев информация представляет большой интерес для криминальных элементов. Все преступления начинаются с утечки информации [2].

Таким образом, организации, заинтересованные в сохранении информации заботятся об информационной безопасности. Приходится грамотно выбирать меры и средства обеспечения защиты информации от умышленного разрушения, кражи, несанкционированного доступа, несанкционированного чтения и копирования. Поэтому проблема защиты информации является актуальной и обуславливает необходимость углубленного анализа защиты информации и комплексной организации методов и механизмов защиты. В корпорации Microsoft разработаны подсистемы для защиты информации при работе с операционной системой Windows (ОС Windows), однако многие ее пользователи даже не подозревают о наличии подсистем, защищающих их информацию и, особенно, персональные данные. Информирование и популяризации среди пользователей ОС Windows возможностей защиты в рамках вуза позволит частично внести вклад в ответах на технологические и информационные вызовы современному обществу и образованию [3]

Цель работы: проанализировать подсистемы защиты современной операционной системы Windows, охарактеризовать их и определить степень их применения пользователями.

Исходя из цели исследования, определяются следующие задачи:

— сравнить характеристики операционных систем;

— определить проблемы защиты информации на ОС Windows;

— провести сравнительный анализ подсистем защиты ОС Windows;

— выявить достоинства и недостатки подсистем защиты ОС Windows;

— провести анкетирование студентов на знание подсистем защиты ОС Windows.

Результаты. Для сравнения характеристик были взяты три наиболее известные операционные системы: Microsoft Windows, Linux, Mac OS [4, 5, 6].

Определим и охарактеризуем критерии для сравнения операционных систем:

1. Защищенность от вирусов – защищенность информации пользователей от хищения, повреждения и скачивания. Считается, что Windows это ОС наиболее уязвимая. Все продукты семейства Linux имеют очень мало изъянов. Mac OS наиболее безопасная ОС.

2. Удобство в использовании – простота и доступность в использовании операционной системы. Интерфейс Windows понятен. Работа за компьютером не вызывает сложностей. На Linux любой может подобрать интерфейс, исходя из рекомендаций других пользователей, с учетом своих знаний и вкусов. MacOS тоже удобная и простая система, в ней учитываются все мелочи.

3. Сложность установки ОС. Как показывает практика, поставить Windows может даже начинающий пользователь компьютера. Минус – придется искать некоторые программы для полноценной работы системы. Linux. Процесс установки десктопной версии мало отличается от вышеописанного. Процесс установки Mac OS можно сравнить с аналогичной операцией у Windows.

4. Стабильность – устойчивость к сбоям операционной системы. Устаревшие версии Windows часто выходили из строя. На современных вариантах ОС такого нет. Linux, пожалуй, самая стабильная система из всех троих. Mac OS. Сбои случаются примерно с той же периодичностью, что и у Windows.

5. Поддержка ПО – поддержка сторонних программных обеспечений. Так как ОС Windows самая распространенная, то и ПО чаще всего пишется именно под нее. Для Linux с каждым годом появляется огромное количество программ, совместимых с этой системой, и практически все они бесплатные. Для Mac OS программ достаточное количество. Минус – устанавливать их можно только из AppStore.

6. Популярность – распространенность среди пользователей. Самой распространенной остается ОС Windows, ее по разным оценкам используют около 85% пользователей, на втором месте MacOS и на третьем Linux.

7. Цена – стоимость операционной системы. ОС Windows может позволить большинство пользователей, средняя цена 5 тысяч рублей. Linux полностью бесплатная система. MacOS входит в стоимость компьютерной техники от Apple, но цена довольно высока.

Рассмотрим подробнее операционную систему Windows, т.к. в данной ОС наименьшая защищенность от вирусов и наибольшая популярность среди пользователей [6].

Проблемой данной исследовательской работы является малоизвестность большинства подсистем безопасности операционной системы Windows, а также недостаточная защищенность персональных данных пользователей этими подсистемами.

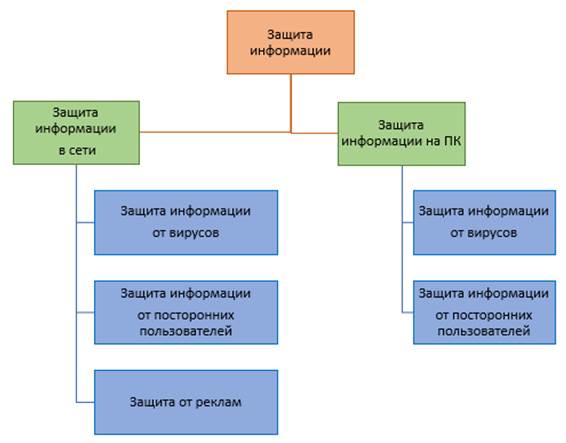

Для наглядного восприятия проблемы было построено «Древо проблем» (Рисунок 1). Из рисунка 1 видно, что подсистемы операционной системы Windows решают две главные проблемы:

— защита информации в сети;

— защита информации на персональных компьютерах.

Информацию в сети необходимо защищать от трех источников проблем:

— вирусы;

— посторонние пользователи;

— реклама.

На персональном компьютере так же представляют собой угрозу посторонние пользователи (злоумышленники) и вирусы.

Рисунок 1 – Древо проблем

Для решения данных проблем компания Microsoft создала несколько подсистем Windows, таких как:

1. центр безопасности Windows,

2. защитник Windows,

3. родительский контроль,

4. брандмауэр Windows,

5. пароль администратора.

Охарактеризуем каждую подсистему:

– центр безопасности Windows представляет собой комплекс программного обеспечения по защите компьютера от сетевых атак, организации регулярного обновления Windows и мониторинг состояния установленного антивирусного ПО;

— защитник Windows (антивирусная программа), созданный для того, чтобы удалять, помещать в карантин или предотвращать появление spyware-модулей (шпионских программ) в операционных системах Microsoft Windows;

— родительский контроль позволяет настроить параметры родительского контроля, включая доступ к веб-сайтам, временные ограничения для устройств, а также указать приложения, которые можно просматривать и приобретать;

— брандмауэр Windows создан, чтобы оградить ваше устройство от хакеров и вредоносных программ в локальных сетях и в Интернете;

— пароль администратора — это идентификация и аутентификация пользователя [7].

Для защиты информации на персональном компьютере используются следующие подсистемы: пароль администратора, родительский контроль, центр безопасности, защитник Windows.

Для защиты информации в сети используются следующие подсистемы: защитник Windows, брандмауэр Windows [7, 8].

Анкетирование. Нами было проведено анкетирование студентов на знание подсистем защиты операционной системы Windows. Опрос на тему «Проблемы защиты информации в ОС Windows» создан в Google формах, доступ к нему находиться по ссылке: https://docs.google.com/forms/d/14pvBjmgugF79kCtHT8bc985lbloj2mwSkEJcLT0Xw9Y/edit. В анкете имеется 9 вопросов:

1. Какую операционную систему вы используете?

2. Почему вы выбрали эту операционную систему?

3. Оцените по 10 бальной шкале защиту ОС Windows?

4. Сталкивались ли вы с проблемой защиты информации на ОС Windows?

5. Для чего нужен брандмауэр Windows?

6. Для чего нужен родительский контроль в ОС Windows?

7. От чего защищает «защитник Windows»?

8. Какие подсистемы защиты в ОС Windowsвы используете?

9. Какой по вашему мнению не хватает защиты для полной безопасности информации в ОС Windows?

Опрос проводился нами в течении недели, в результате опроса выявлено, что большинство студентов на компьютерах и ноутбуках используют ОС Windows. Они выбрали ОС Windows потому что, считают ее наиболее удобной и простой в использовании.

56% из опрошенных студентов сталкивались с проблемой защиты в ОС Windows, соответственно 44% – не сталкивались.

С функциями брандмауэра Windows знакомы 67% студентов, соответственно 33% не знают для чего он нужен.

Каждый из опрошенных имеет представление о родительском контроле ОС Windows и его использовании.

О подсистеме «Защитник Windows» и его функционале знают лишь половина студентов.

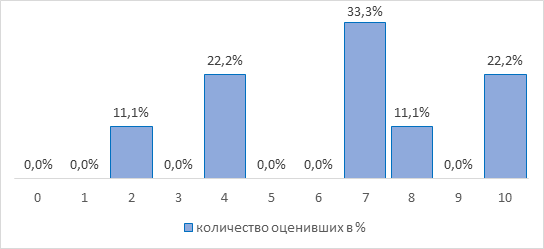

Результаты оценки защиты ОС Windows по 10 бальной шкале представлены в виде диаграммы на рисунке 2.

Рисунок 2 – Результаты оценки защиты ОС Windows по 10 бальной шкале

Из диаграммы видно, что не всех пользователей операционной системы Windows устраивает защита информации. В то же время мы выяснили, что при этом студенты не знают и не используют полные возможности подсистем защиты ОС Windows.

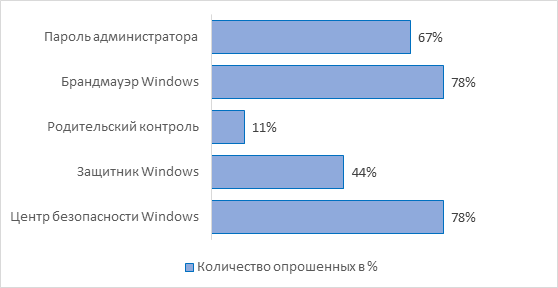

Количество студентов, пользующихся подсистемами защиты ОС Windows представлено в виде диаграммы на рисунке 3.

Рисунок 3 – Популярность подсистемы ОС Windows среди опрошенных

На диаграмме видно, что большинство студентов используют подсистемы такие как: «Центр безопасности Windows», «Брандмауэр Windows», «Пароль администратора», а подсистемы защиты «Родительский контроль» и «Защитник Windows» – намного реже.

На вопрос «Какой, по вашему мнению, защиты не хватает на ОС Windows» 50 % студентов затруднились ответить, 45 % отметили, что защита достаточно хорошая и в дополнительных программах не нуждается и около 5% ответили, что нужно встроенное антивирусное программное обеспечение.

Таким образом, после проведения опроса студентов было выявлено, что большинство студентов используют ОС Windows, знают основные подсистемы защиты информации и используют большинство из них.

Заключение. В ходе выполнения исследования была достигнута поставленная цель (проанализированы подсистемы защиты современной операционной системы Windows и дано краткое их описание) и решены задачи:

— выполнено качественное сравнение характеристик популярных операционных систем;

— определены проблемы защиты информации на ОС Windows;

— проведен анализ подсистем защиты ОС Windows;

— проведено анкетирование студентов на знание подсистем защиты ОС Windows.

В первой части данной работы проведен сравнительный анализ наиболее известных операционных систем таких как, Linux, Windows, Mac OS.

Во второй части построено древо проблем и определенны две основные проблемы защиты информации на ОС Windows: защита информации в сети; защита информации на персональных компьютерах.

Приведено краткое описание основных подсистемы защиты ОС Windows.

В третьей части было проведено анкетирование студентов на знание и использование подсистем защиты ОС Windows и представлены результаты опроса.

Библиографическая ссылка

Агафонов В.Е., Субракова Н.Л. ПОДСИСТЕМЫ ЗАЩИТЫ ОПЕРАЦИОННОЙ СИСТЕМЫ WINDOWS // Международный студенческий научный вестник. 2019. № 1.

;

URL: https://eduherald.ru/ru/article/view?id=19467 (дата обращения: 14.05.2025).