Итак, начнем с теории. Active Directory (далее AD) — служба каталогов корпорации Microsoft для ОС семейства WindowsNT. AD позволяет администраторам использовать групповые политики для обеспечения единообразия настройки пользовательской рабочей среды, разворачивать ПО на множестве компьютеров через групповые политики посредством System Center Configuration Manager, устанавливать и обновлять ОС. AD хранит данные и настройки среды в централизованной базе данных. Сети AD могут быть различного размера: от нескольких десятков до нескольких миллионов объектов.

Приступим.

2. Подготовка

Что бы установить роль AD нам необходимо:

1) Задать адекватное имя компьютеру

Открываем Пуск -> Панель управления -> Система, слева жмем на «Изменить параметры«. В «Свойствах системы» на вкладке «Имя компьютера» нажимаем кнопку «Изменить» и в поле «Имя компьютера» вводим имя (я ввел ADserver) и жмем «ОК«. Появится предупреждение о необходимости перезагрузки системы, что бы изменения вступили в силу, соглашаемся нажав «ОК«. В «Свойствах системы» жмем «Закрыть» и соглашаемся на перезагрузку.

2) Задать настройки сети

Открываем Пуск -> Панель управления -> Центр управления сетями и общим доступом -> Изменить параметры адаптера. После нажатия правой кнопкой на подключении выбираем пункт «Свойства» из контекстного меню. На вкладке «Сеть» выделяем «Протокол интернета версии 4 (TCP/IPv4)» и жмем «Свойства«.

Я задал:

IP-адрес: 192.168.10.252

Маска подсети: 255.255.255.0

Основной шлюз: 192.168.10.1

Предпочтительный DNS-сервер: 127.0.0.1 (так как тут будет располагаться локальный DNS-сервер)

Альтернативный DNS-сервер: 192.168.10.1

После чего жмем «ОК» и «Закрыть«.

Подготовка закончилась, теперь преступим к установке роли.

3. Установки роли

Для установки роли AD на компьютер откроем Пуск -> Диспетчер сервера. Выберем «Добавить роли и компоненты«.

После чего запустится «Мастер добавления ролей и компонентов«.

3.1 На первом этапе мастер напоминает, что нужно сделать перед началом добавления роли на компьютер, просто нажимаем «Далее«.

3.2 Теперь выбираем «Установка ролей и компонентов» и жмем «Далее«.

3.3 Выберем компьютер, на котором хотим установить роль AD и опять «Далее«.

3.4 Теперь нужно выбрать какую роль мы хотим установить, выбираем «Доменные службы Active Directory» и нам предложат установить необходимые компоненты и службы ролей для роли AD соглашаемся нажав «Добавить компоненты» и опять «Далее«.

3.5 Тут предложат установить компоненты, но нам они пока не нужны, так что просто жмем «Далее«.

3.6 Теперь нам выведут описание роли «Доменных служб Active Directory«. Прочитаем внимательно и жмем «Далее«.

3.7 Мы увидим, что же именно мы будем ставить на сервер, если все хорошо, то жмем «Установить«.

3.8 После установки просто жмем «Закрыть«.

4. Настройка доменных служб Active Directory

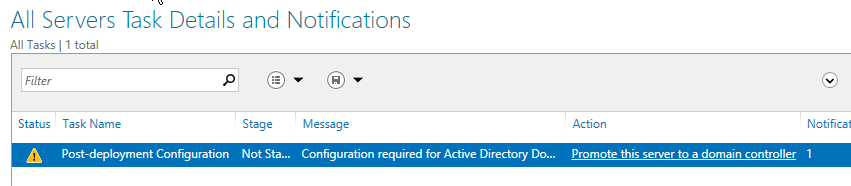

Теперь настроим доменную службу запустив «Мастер настройки доменных служб Active Directory» (жмем на иконку «Уведомления» (флажок) в «Диспетчере сервера» и после этого выбираем «Повысить роль этого сервера до уровня контроллера домена«).

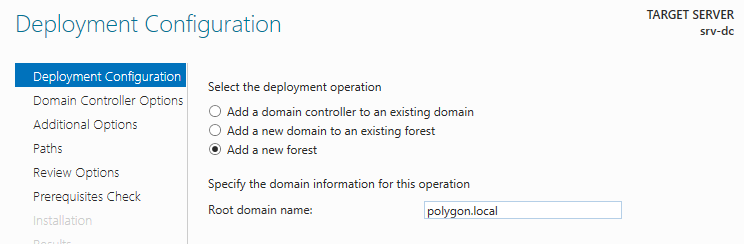

4.1 Выбираем «Добавить новый лес» и вписываем наш домен в поле «Имя корневого домена» (я решил взять стандартный домен для таких случаев test.local) и жмем «Далее«.

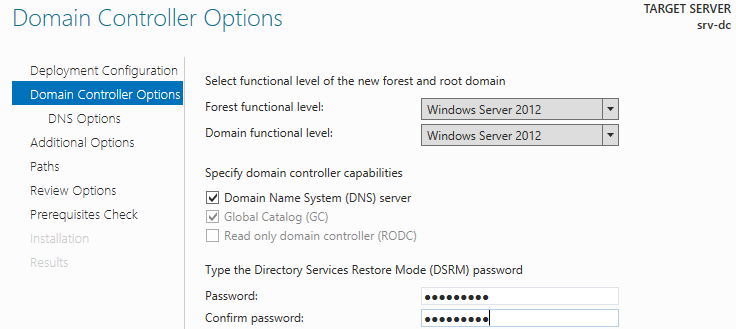

4.2 В данном меню можно задать совместимость режима работы леса и корневого домена. Так как у меня все с нуля я оставлю по умолчанию (в режиме работы «Windows Server 2012«). А еще можно отключить DNS-сервер, но я решил оставить это, так как хочу иметь свой локальный DNS-сервер. И еще необходимо задать пароль DSRM(Directory Service Restore Mode — режим восстановления службы каталога), задаем пароль и тыкаем «Далее«.

4.3 На данном этапе мастер настройки предупреждает нас, что домен test.local нам не делегирован, ну это и логично, нам ни кто его не давал, он будет существовать только в нашей сети, так, что жмем просто «Далее«.

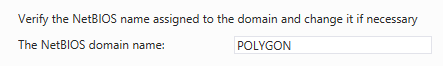

4.4 Можно изменить NetBIOS имя, которое было автоматически присвоено, я не буду этого делать, так, что жмем «Далее«.

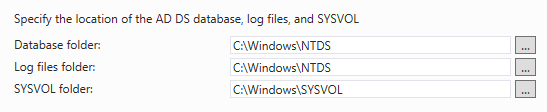

4.5 Тут можем изменить пути к каталогам базы данных AD DS (Active Directory Domain Services — доменная служба AD), файлам журнала, а так же каталогу SYSVOL. Не вижу смысла в изменении, так что просто жмем «Далее«.

4.6 Теперь мы видим небольшой итог, какие настройки мы выбрали.

Тут же, нажав на кнопку «Просмотреть сценарий» мы можем увидеть PowerShell сценарий для развертывания AD DS выглядит он примерно так:

Жмем «Далее«.

4.7 Мастер проверит соблюдены ли предварительные требования, видим несколько замечаний, но они для нас не критичны, так что жмем кнопку «Установить«.

4.8 После завершения установки, компьютер перезагрузится.

5. Добавление нового пользователя

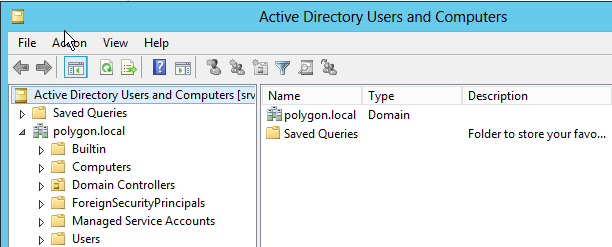

5.1 Запустим Пуск -> Панель управления -> Администрирование -> Пользователи и компьютеры Active Directory. Или через панель управления сервером:

5.2 Выделяем название домена (test.local), нажимаем правой кнопкой и выбираем «Создать» -> «Подразделение«.

После чего вводим имя подразделения, а так же можем снять защиту контейнера от случайного удаления. Нажимаем «ОК«.

Подразделения служат для того, что бы удобно управлять группами компьютеров, пользователей и т.д. Например: можно разбить пользователей по группам с именами подразделений соответствующих именам отделов компаний, в которой они работают (Бухгалтерия, ИТ, отдел кадров, менеджеры и т.д.)

5.3 Теперь создадим пользователя в подразделении «Пользователи«. Правой кнопкой на подразделение и выбираем в нем «Создать» -> «Пользователь«. И заполняем основные данные: Имя, Фамилия, логин.

Подразделения служат для того, что бы удобно управлять группами компьютеров, пользователей и т.д. Например: можно разбить пользователей по группам с именами подразделений соответствующих именам отделов компаний, в которой они работают (Бухгалтерия, ИТ, отдел кадров, менеджеры и т.д.)

Жмем «Далее«.

Теперь зададим пароль, для пользователя. Так же тут можно задать такие вещи как:

— Требовать смены пароля пользователя при следующем входе в систему — при входе пользователя в наш домен, ему будет предложено сменить пароль.

— Запретить смену пароля пользователем — отключает возможность смены пароля пользователем.

— Срок действия пароля не ограничен — пароль можно не менять сколько угодно.

— Отключить учетную запись — делает учетную запись пользователя не активной.

Жмем «Далее«.

И теперь «Готово«.

5.4 Выделим созданного пользователя и в контекстном меню выберем «Свойства«. На вкладке «Учетная запись» ставим галочку напротив «Разблокировать учетную запись«, после чего нажимаем «Применить«, затем «ОК«.

6. Ввод компьютера в домен

6.1 Для начала, создадим новую виртуальную машину с Windows 7 на борту. Зададим ему настройки сети, где:

IP-address: 192.168.10.101

Subnet mask: 255.255.255.0

Default gateway: 192.168.10.1 (vyatta, где настроен NAT из мой прошлой заметки)

Preferred DNS server: 192.168.10.252 (AD сервер, который мы настраивали выше)

Alternate DNS server: 192.168.10.1 (опять vyatta, так как он проксирует DNS запросы на Google DNS сервер 8.8.8.8)

6.2 Переходим в Start -> правой кнопкой на Computer -> Properties -> Change settings. Жмем кнопку Change напротив The rename this computer or change its domain or workgrup, click Change. Зададим имя компьютера и введем имя домена: test.local и жмем «ОК«.

Введем логин и пароль заново

После успешного добавления в домен увидим сообщение:

6.3 После перезагрузки компьютера увидим сообщение о логине в систему. Жмем Switch User.

Нажмем на Other User.

И введем логин и пароль.

Вот мы и залогинились как пользователь домена. Ура!)

В этой статье я хотел бы рассказать об установке и настройке роли ActiveDirectory на компьютере под управлением Windows Server 2012. После установки роли Active Directory на нём настраивается контроллер домена, после чего с помощью этого сервера можно будет централизованно управлять сетевой инфраструктурой. С помощью групповых политик домена, вы сможете управлять пользователями вашей сети (открывать или блокировать им доступ к определённым ресурсам сети, хранить данные о каждом пользователе, такие как Ф.И.О, адреса, телефоны, почту и многое другое). Так же вы сможете развёртывать приложения на всех или только на группе компьютеров входящих в ваш домен. Подготовка Для начала давайте подготовим Windows Server 2012 к установке роли Active Directory (далее AD). Нам необходимо сделать две вещи:

- Задать осмысленное имя компьютеру.

Для этого откроем “свойства системы”, нажимаем (Пуск -> Панель управления –> Система) после чего жмём “Изменить параметры”. Далее в “свойствах системы” на вкладке “Имя компьютера” нажимаем кнопку “Изменить” после чего в поле “Имя компьютера” задаём компьютеру имя и нажимаем “OK”. Нам покажут предупреждение, что компьютер необходимо перезагрузить, жмём “OK”. В “Свойствах системы” нажимаем “Закрыть” после чего нам предлагают перезагрузить компьютер прямо сейчас или сделать это позже, выбираем первый вариант и компьютер перезагружается. В этом примере я задал компьютеру имя Server.

- Задать статический IP адрес и маску подсети сетевому адаптеру конечно если ваш сетевой адаптер не получает настройки по DHCP.

Открываем “свойства сетевого подключения” (Пуск -> Панель управления -> Центр управления сетями и общим доступом -> Изменить параметры адаптера), далее вызываем контекстное меню сетевого подключения и нажимаем “свойства”. Далее на вкладке “Сеть” выделяем “Протокол интернета версии 4 (TCP/IPv4)” и нажимаем “свойства”. Задаём IP адрес и маску подсети, после чего нажимаем “OK” а затем “Закрыть”. На этом подготовку компьютера к установке роли AD можно считать законченной. В этом примере я задал следующие параметры, IP адрес: 192.168.0.1 маска подсети: 255.255.255.0

Установка роли После того как компьютер будет подготовлен приступаем к установке роли AD на компьютер. Для этого откроем “Диспетчер сервера” (Пуск -> Диспетчер сервера). Выберем “Добавить роли и компоненты” тем самым запустив “Мастер добавления ролей и компонентов”, в этот статье я кратко опишу добавление роли AD на сервер, т.к. роли добавляются одинаково, подробную установку вы можете прочитать в моих прошлых статьях про установку роли NAT и DHCP. 1. На первом этапе мастер напоминает, что необходимо сделать перед началом добавления роли на сервер, нажимаем ”Далее”. 2. На втором шаге выбираем “Установка ролей и компонентов” и нажимаем “Далее”. 3. Выбираем сервер, на который мы установим роль AD и снова нажимаем ” Далее ”. 4. На этом шаге нам нужно выбрать роль, которую мы хотим добавить на компьютер, отмечаем галочкой “Доменные службы Active Directory”, после чего нам предлагают добавить «службы ролей или компоненты» необходимые для установки роли AD, нажимаем кнопку “Добавить компоненты” после чего жмём “Далее”. 5. На следующем шаге нам предлагают выбрать компоненты, просто жмём “Далее” 6. Попадаем на описание роли “Доменных служб Active Directory”. Читаем описание роли и пункт “на что обратить внимание” после чего нажимаем “Далее” 7. На этом шаге нам показывают, что будет добавлено на сервер, проверяем, если всё верно нажимаем “Установить”. 8. После того как установка будет завершена нажимает “Закрыть” Настройка доменных служб Active Directory После того как роль была добавлена на сервер, необходимо настроить доменную службу, для этого запустим “Мастер настройки доменных служб Active Directory” (нажмите на иконку “уведомления” в “диспетчере сервера” после чего нажмите “Повысить роль этого сервера до уровня контроллера домена”) 1. Выберете пункт “Добавить новый лес”, после этого впишите имя домена в поле “Имя корневого домена” и нажмите “Далее” 2. На этом шаге мы можем изменить совместимость режима работы леса и корневого домена. В моём примере я оставляю эти настройки по умолчанию (в режиме работы “Windows Server 2012 RC”). Так же мы может отключить возможность DNS-сервера, я оставил эту настройку включенной. В низу нам необходимо задать пароль для DSRM (Directory Service Restore Mode — режим восстановления службы каталога), задаём пароль и нажимаем “Далее” 3. На этом шаге мастер предупреждает нас о том, что делегирование для этого DNS-сервера создано не было, нажимаем “Далее”. 4. Здесь мы можем изменить NetBIOS имя, которое было присвоено нашему домену, изменяем, если требуется и нажимаем “Далее”. 5. Теперь мы можем изменить пути к каталогам базы данных AD DS (Active Directory Domain Services – доменная служба Active Directory), файлам журнала, а так же папке SYSVOL. Если требуется, измените, пути расположения каталогов и нажимайте «Далее». 6. В этом шаге, можно проверить какие параметры мы выбрали, так же мы можем посмотреть “Сценарий Windows PowerShell для развертывания AD DS ”. Нажимаем “Далее”. 7. Мастер проверит, соблюдены ли предварительные требования, после чего покажет нам отчёт. Одно из обязательных требований, это установленный пароль на профиль локального администратора. В самом низу мы может прочитать предупреждение мастера о том что после того как будет нажата кнопка “Установить” уровень сервера будет повышен до контроллера домена, после чего произойдёт автоматическая перезагрузка. Нажимаем “Установить”. 8. После того как установка будет закончена, компьютер перезагрузится, вы совершите первый ввод компьютера в ваш домен. Для этого введите логин и пароль администратора домена и нажмите “Войти”. Добавление нового пользователя Теперь нам нужно добавить новых пользователей в наш домен, ниже я покажу, как создать новое подразделение и добавить в него пользователя, после чего можно присоединить компьютер к домену и войти в домен под новым пользователем. 1. Для начала работы запустите оснастку “Пользователи и компьютеры Active Directory” (Пуск -> Панель управления -> Администрирование -> Пользователи и компьютеры Active Directory) 2. Выделите название домена и вызовите контекстное меню, в котором выбираете (Создать -> Подразделение). После чего вводим имя для подразделения, а так же можем снять защиту контейнера от случайного удаления, эту опцию я оставил включённой. Нажимаем “OK”. Подразделения служат для того что бы удобно управлять группами компьютеров пользователей и т.д. Например: можно разбить пользователей по группам с именами подразделений соответствующих именам отделов компании, в которой они работают (Бухгалтерия, отдел кадров, менеджеры и т.д.) 3. Теперь создадим нового пользователя в контейнере. Выделяем контейнер “Пользователи”, вызываем контекстное меню и выбираем в нём (Создать -> Пользователь). Заполняем поля имя и фамилия, в полях имя входа пользователя указываем логин пользователя, под которым он будет заходить в домен. Логин может содержать точки, например: Ivan.Ivanov Нажмите кнопку “Далее”, задайте пароль для пользователя (пароль должен соответствовать политике безопасности Windows), так же доступны четыре опции для изменения

- Требовать смены пароля пользователя при следующем входе в систему – при входе пользователя в ваш домен ему будет предложено сменить пароль.

- Запретить смену пароля пользователем – отключает возможность смены пароля пользователем

- Срок действия пароля не ограничен – пароль можно не менять сколь угодно долго

- Отключить учётную запись – делает учётную запись пользователя не активной

Нажмите “Далее”, затем нажмите “Готово”. 4. Выделите созданного пользователя и в контекстном меню выберите “Свойства”. Перейдите на вкладку “Учётная запись” и поставьте галку напротив “Разблокировать учётную запись”, после чего нажмите “Применить”, затем «OK». Ввод компьютера в домен После проделанных манипуляций мы создали новое подразделение “Пользователи” и добавили в него нового пользователя “Иван Иванов” с логином “Ivan.Ivanov”.Давайте теперь введём компьютер в наш домен и попробуем залогиниться под новым пользователем. Для этого на компьютере пользователя делаем следующие: 1. Укажем на клиентском компьютере DNS-адрес. Для этого открывает “Свойства сетевого подключения” (Пуск –> Панель управления –> Центр управления сетями и общим доступом -> Изменить параметры адаптера), вызываем контекстное меню подключения и нажимаем «Свойства». После чего выделяем “Протокол Интернета версии 4 (TCP/IPv4)”, нажимаем “Свойства”, выбираем “Использовать следующие адреса DNS-серверов” и в поле “Предпочитаемый DNS -сервер” указываем адрес вашего DNS-сервера. 2. Открываем “Свойства системы” (Пуск -> Панель управления -> Система -> Изменить параметры), нажимаем кнопку “Изменить»

3. Выберете “Компьютер является членом домена” и введите имя домена. Нажмите “OK”, после чего введите имя пользователя и пароль созданного вами пользователя, нажмите “OK” после чего выскочит приветствие “Добро пожаловать в домен”. Подтверждаем “OK” и видим предупреждение, что компьютер необходимо перезагрузить, жмём “OK” потом “Закрыть” затем “Перезагрузить сейчас”.

4. После того как клиентская машина будет перезагружена, вводим в поле «Пользователь» имя домена/Ivan.Ivanov в поле пароль указываем пароль от учётной записи пользователя. Нажимаем “Войти”.

Заключение В этой статье была описана установка роли доменных служб Active Directory, развёртка домена, создание подразделения и добавление нового пользователя. А так же ввод компьютера в домен.

↑Как установить такие кнопки?↑

Friend me:

You are here: Home / Articles / Operating Systems / Windows Server 2012: Installing Active Directory Users and Computers and Group Policy Management Console

Managing Active Directory and Group Policy can be a little obscure due to the prerequisite of installing the Remote Server Administration Tools on Windows 7 and 8. In Server 2012, there is no separate install of the RSAT tools, you just have to know where to look. Fortunately, it proves consistent by being part of the Add/Remove Roles and Features part of the Windows Server operating system. I like the role-based installations because it greatly simplifies the install process, provides you a list of Server’s native capabilities, and keeps the installation minimal by allowing you to manually choose what you want installed after the fact.

To get the Active Directory Users and Computers, you want to be sure to install just the tools you need, not the entire domain services on your server. That is, unless you wish to make your server a domain controller.

Open up Server Manager by clicking the icon pinned to the Taskbar or right-clicking Computer and going to Manage. In the top-right corner of the window, go up to the Manage menu and click ‘Add Roles and Features’.

From here, you will go through a dialog wizard. Follow the on-screen instructions to get to the install on the server you want configured. Choose Role-based or feature-based installation and select your server.

Unless there are other roles you would like installed, skip Server Roles and hit Next to get to the Features.

On the Features page, check Group Policy Management Tools.

The description reads: Group Policy Management is a scriptable Microsoft Management Console (MMC) snap-in, providing a single administrative tool for managing Group Policy across the Enterprise. Group Policy Management is the standard tool for managing Group Policy.

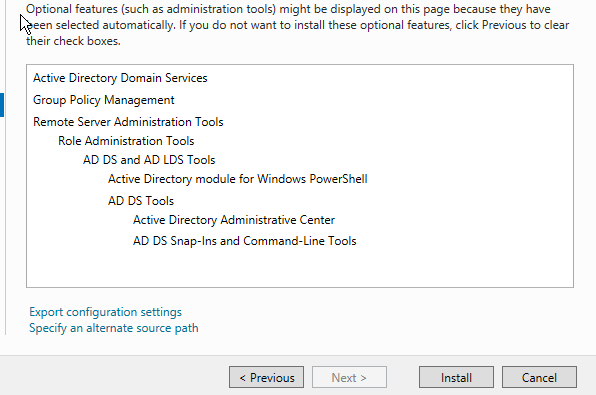

Scroll down a little bit to get to and Remote Server Administration Tools -> Role Administration Tools -> AD DS and AD LDS Tools and check those boxes, particularly AD DS Snap-Ins and Command-Line Tools.

The description reads: Active Directory Domain Services Snap-Ins and Command-Line tools includes Active Directory Users and Computers, Active Directory Domains and Trusts, Active Directory Sites and Services, and other snap-ins and command-line tools for remotely managing Active Directory domain controllers.

You can also select other tools you want like the Active Directory Administrative Center but to specifically get just Active Directory Users and Computers, check the box in front of AD DS Snap-Ins and Command-Line Tools.

Confirm your selections and let the install do its work.

Once the installation completes, you will see ‘Active Directory Users and Computers’ and ‘Group Policy Management Console’ on the Start Screen. You can also find them under the Administrative Tools folder should you want to copy a shortcut to your desktop. Note: using the GPMC from Server 2012 gives you access to New Windows 8 and Server 2012 Group Policies.

Прочитано: 3 134

Данная заметка будет своего рода шпаргалкой по аналогии с тем что у меня опубликовано на блоге но применительно к домену на Server 2008 R2

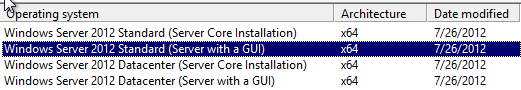

Первое устанавливаю саму систему: Windows Server 2012 R2 English, подробно останавливаться на этом не буду, так как все предельно ясно. Однако напомню, следует на сайте майкрософта ознакомиться с минимально допустимыми требованиями к железу.

Я же в свою очередь разберу процесс данной заметки на примере Virtualbox

- CPU – 2

- RAM – 4

- HDD – 40

Рекомендую всегда использовать англоязычные издания Windows Server. Как показывает практика, оригинальные (английские) версии Windows работают стабильнее, к тому же вам будет проще общаться на одном языке с профессионалами в случае возникновения проблем или при желании обменяться опытом.

Перед началом установки роли Active Directory Domain Services необходимо присвоить серверу корректное имя в соответствии со стандартами вашей организации, а затем указать статический IP-адрес в настройках сетевого подключения.

Заходим в систему под учетной записью Administrator и вводим пароль который указывали при установке системы, в моем случаем аутентификационные данные следующие:

- Login: Administrator

- Password: 712mbddr@

Далее открываем оснастку Control Panel, для этого нажимаем сочетание клавиш Win+X и в выпадающем списке выбираем оснастку Control Panel – Category – Small icons – далее выбираем раздел System.

Далее в окне System в разделе «Computer name, domain, and workgroup settings» нажимаем кнопку «Change settings».

В окне «System Properties» на вкладке «Computer Name» нажимаем кнопку «Change».

Далее указываем новое имя сервера в поле «Computer Name» и нажимаем кнопку «OK».

Здесь в данной заметке: Computer Name: srv-dc

Система предупредит о том, что для применения новых настроек необходимо перезагрузить сервер. Теперь система предложит перезагрузить сервер для того чтобы новые настройки вступили в силу. Нажимаем кнопку «Restart Now». Если же проигнорировали данное окно и случайно нажали Cancel, то чтобы перезагрузить сервер делаем так:

Win + C – в правом фрейме выбираем Settings – Power – Restart “Other(Unplanned)” и нажимаем кнопку Continue.

Далее прописываем статический IP–адрес в настройках сетевого подключения:

Нажимаем сочетание клавиш Win+X – Control Panel – Network and Sharing Center – Change adapter settings – выбираем сетевое соединение, вызываем его свойства (Properties) через правый клик — находим Internet Protocol Version 4 (TCP/IPv4) – Properties и указываем:

IP address: 10.9.9.1

Netmask: 255.255.255.0

Preferred DNS server: 127.0.0.1, т. к. на сервере будет присутствовать роль DNS Server, которая устанавливается вместе с ролью Active Directory Domain Services

Теперь можно приступить к установке роли Active Directory Domain Services.

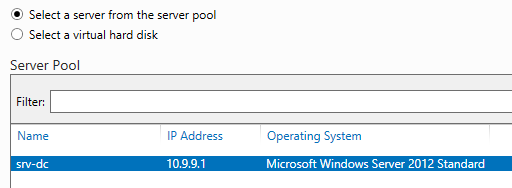

– Server Manager – Add Roles and features – нажимаем кнопку Next – выбираем: Role-based or feature-based installation и нажимаем кнопку Next – далее выбираем сервер на который будет производиться установка роли: srv-dc 10.9.9.1 и нажимаем кнопку Next

Далее выбираем роль которую хотим использовать на этом сервере: роль Active Directory Domain Services и для ее установки мастер предложит установить так называемые компоненты соглашаемся нажатием кнопки Add Features (галочка Include management tools (it applicable) должна быть установлена. Нажимаем кнопку «Next».

На этапе добавления компонентов оставляем все значения по умолчанию.

Нажимаем кнопку «Next». – Next

Далее «Мастер установки ролей» предлагает ознакомиться с дополнительной информацией касательно роли Active Directory Domain Services.

Нажимаем кнопку «Next».

Для того чтобы начать установку выбранной роли нажимаем кнопку «Install».

Начинается установка — ожидаем… через некоторое время роль будет установлена останется нажать только кнопку Close

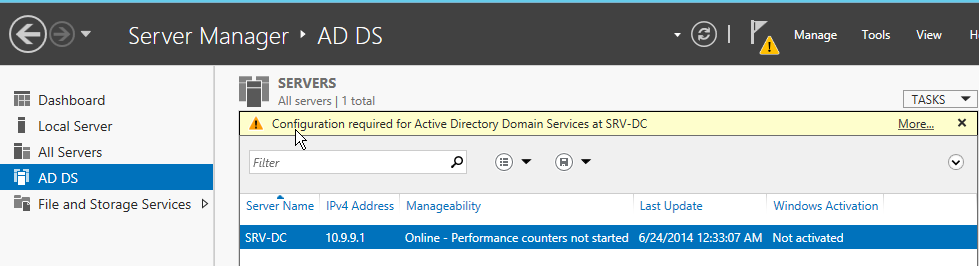

Теперь повысим роль нашего сервера до уровня контроллера домена:

сочетание клавиш Win+X – Control Panel – Server Manager – в левой части выбираем AD DS – More

теперь нажимаем на кнопку Promote this server to a domain controller

Настоятельно рекомендую заранее продумать какое доменное имя вы будете использовать при добавлении нового леса.

В данном руководстве рассматривается добавление нового леса, поэтому в окне «Active Directory Domain Services Configuration Wizard» выбираем пункт «Add a new forest» и в поле «Root domain name» указываем желаемое имя для корневого домена. В рамках этой заметки это polygon.local

На следующем шаге предлагается выбрать функциональный уровень нового леса и корневого домена. Если вы добавляете новый лес и планируете в дальнейшем использовать сервера на базе операционной системы Windows Server 2012 R2, то можете не менять функциональный уровень леса и корневого домена.

Указываем пароль (712mbddr@) для DSRM (Directory Service Restore Mode — режим восстановления службы каталога) и нажимаем кнопку «Next».

На данном этапе «Мастер настройки AD DS» предупредит, что делегирование для этого DNS-сервера создано не было.

Так как в данном примере один домен просто проигнорируйте данное сообщение, если же вы создаете дочерний домен, то на родительском домене необходимо создать делегирование DNS зоны.

Нажимаем кнопку «Next».

Далее можно изменить NetBIOS имя которое было присвоено вашему домену. Рекомендую оставить значение NetBIOS по умолчанию.

Нажимаем кнопку «Next».

Теперь можно изменить пути к каталогам базы данных AD DS, файлам журнала и папке SYSVOL. Рекомендую оставить эти значения по умолчанию.

Нажимаем кнопку «Next».

На следующем шаге отображается сводная информация по настройке сервера которую также можно сохранить в ps1 файле, данный файл есть скрипт PowerShell – т. е. Разворачивание домена можно автоматизировать.

Нажимаем кнопку «Next».

Далее «Мастер настройки AD DS» проверит все ли предварительные требования соблюдены и выведет отчет.

Сообщение «All prerequisite checks are passed successfully» означает, что все требования соблюдены.

Нажимаем кнопку «Install» и тем самым установщик начинает процесс повышения роли сервера до уровня контроллера домена. После того как роль вашего сервера будет повышена до уровня контроллера домена, сервер автоматически перезагрузится.

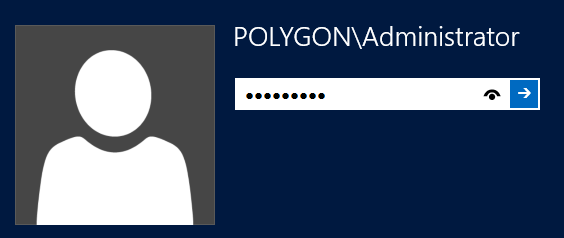

Далее я покажу, как производить управление пользователями, группами и другими объектами каталога Active Directory – это делается посредством оснастки Active Directory Administrative Center. Авторизуемся в системе под учетной записью polygon.local\Administrator

и через

сочетание клавиш Win+X – Control Panel – Server Manager – Administrative Tools – запускаем Active Directory Administrative Center либо легко вспоминаемую Active Directory Users and Computers

На этом Установка Active Directory Domain Services на Windows Server 2012 R2 завершена. На этом я пока пожалуй завершу свое пошаговое повествование, в последствии я на основе этой заметки буду строить дальнейшее повествование используемых у меня на рабочем месте сервисов и делиться результатами своих работ на своем блоге, до встречи, с уважением ekzorchik.

Active Directory Tools Background

The Active Directory Management Tools have been with Windows Server since Windows Server 2000. These tools were later released as part of a separate installation package called Remote Server Administration Tools (RSAT) that could be installed on the client/professional versions of the Windows operation system.

The following tools are included as part of the installation:

- Active Directory Users and Computers Snap-in

- Active Directory Sites and Services Snap-in

- Active Directory Domains and Trusts Snap-in

- Active Directory Administrative Center Snap-in

- ADSI Edit Snap-in

- Active Directory Schema Snap-in (Not Registered)

- Active Directory Command Line Tools

- Active Directory Module for Windows PowerShell

Prerequisites for installing Active Directory Management Tools

You will require a Windows Server 2012 computer with the “Graphical Management Tools and Infrastructure” installed to install the Active Directory Management Tools using the Server Manager graphical user interface.

Instructions for installing Active Directory Management Tools

To install Active Directory Management Tools on Windows Server 2012 please follow these instructions.

- On the Windows Server 2012 open Server Manager. If Server Manager does not start by default press the “Windows + R” keys, Type “ServerManager” in the “Open” field and press “Enter” or click the OK button.

- On the Server Manager main windows Click “Add roles and features”.

- In the “Add Roles and Features Wizard” under “Installation Type” check the “Role-based or feature-based installation” radio button and click “Next”

- In the “Add Roles and Features Wizard” under “Server Selection” check the “Select a server from the server pool” radio button, select the server you want to install the Active Directory Tools on and click “Next”

- In the “Add Roles and Features Wizard” under “Server Roles” click “Next”

- In the “Add Roles and Features Wizard” under “Features” expand “Remote Server Administration Tools”, expand “Role Administration Tools” and check “AD DS and AD LDS Tools”. Click “Next”. If prompted to install any supporting roles accept the defaults and continue.

- In the “Add Roles and Features Wizard” at the “Confirmation” page click “Install” to begin the installation of the AD Tools

- The installation of the Active Directory Management Tools will begin and the progress will be displayed. You may be required to restart the server after the installation is complete.