Ограничения платного сервиса Windows 7 ESU легко обходятся

Компания Microsoft не планирует больше обновлять операционную систему Windows 7 для обычных пользователей, однако энтузиасты обнаружили способ продолжать получать апдейты бесплатно.

14 января компания прекратила официальную поддержку Windows 7 и настойчиво предупреждает пользователей о недостатках и опасностях такого статуса.

Тем не менее, корпоративные пользователи могут продлить поддержку Windows 7 до января 2023 года за дополнительную плату и продолжать получать обновления безопасности в рамках программы Windows 7 ESU (Extended Security Updates, расширенные обновления безопасности). Стоит это удовольствие немало — 25 долларов за каждый компьютер в первый год, с последующим повышением цены до 50 и даже 100 долларов.

Как оказалось, ограничения Windows 7 ESU можно легко обойти. Решение, опубликованное в сети, позволяет любому пользователю Windows 7 продолжать получать обновления безопасности, выпускаемые Microsoft в рамках Windows 7 ESU.

Для этого предлагается вручную установить специальный патч BypassESU и тестовое ESU обновление KB4528069, которое и отвечает за проверку того, имеет ли пользователь право получать апдейты. Затем потребуется выполнить ещё несколько шагов.

На данный момент лазейка работает, но Microsoft может закрыть её в любой момент. Конечно, пользоваться таким не одобренным Microsoft решением можно только на свой страх и риск.

В принципе, лазейка была найдена уже в конце прошлого года, но тогда было не понятно, продолжит ли она работать с выпуском февральского обновления Windows 7 ESU. Февральское обновление вышло и решение осталось работоспособно.

14 февраля 2020 в 07:27

| Теги: Windows, Microsoft

| Источник: Softpedia, Deskmodder

Last updated on: April 17th, 2025

With the May 2020 Windows 7 updates, I went on a mission to determine the minimum set of updates needed to enable all features within Windows 7, including optional hotfixes, and to have the most up-to-date installation possible. After extensive testing, I concluded that 42 updates not offered through Windows Update would need to be installed to reach this objective. The following sections describe the updates required and provide links to each.

The base test image used for this research was 64-Bit Windows 7 Ultimate SP1. Microsoft Update was enabled, and all updates offered through Windows Update were installed prior to starting this investigation.

I highly recommend both the KUC Update Checker and WSUS Offline Update utilities. I used both during this investigation in order to get to this minimum required set.

Note: October 2024 was the last month Microsoft released patches for x86 versions of Windows 7. Starting November 2024, only x64 versions of the patches will be updated in this post.

Prerequisite Updates For A Clean Install

If attempting to apply ESU patches to a clean install without fully updating through Windows Update first, then these updates need to be installed and the system rebooted prior to applying any additional updates.

| KB Number | Name | Description | Download |

|---|---|---|---|

| KB4474419 | SHA-2 Code Signing Support | To help protect the security of the Windows operating system, updates were previously signed (using both the SHA-1 and SHA-2 hash algorithms). Because of weaknesses in the SHA-1 algorithm and to align to industry standards, this update changes the signing verification of Windows updates to use the more secure SHA-2 algorithm exclusively. | Windows6.1-KB4474419-v3-x64.msu Windows6.1-KB4474419-v3-x86.msu |

| KB4490628 | March 2019 Servicing Stack Update | This update makes quality improvements to the servicing stack, which is the component that installs Windows updates. Servicing stack updates (SSU) makes sure that you have a robust and reliable servicing stack so that your devices can receive and install Microsoft updates. | Windows6.1-KB4490628-x64.msu Windows6.1-KB4490628-x86.msu |

Enabling ESU Updates

This next section holds a single update required for ESU updates further down the list. A detailed analysis on this update can be found on my Windows 7 ESU Analysis post.

| KB Number | Name | Description | Download |

|---|---|---|---|

| KB4528069 | Windows 7 SP1 ESU Verification | This optional update will help verify that eligible Windows 7 SP1 devices can continue to get Extended Security Updates (ESUs) after the end of support date of January 14, 2020. | Windows6.1-KB4528069-x64.msu Windows6.1-KB4528069-x86.msu |

Installing Optional Features

The next section of updates enables all optional features not available through Windows Update. The notable exception from this list is the AD LDS feature, which is discussed in more detail in the next section.

After installing the Work Folders for Windows feature (KB2891638), an update may appear as available in Windows Update (KB3081954). However, this update is not required and is replaced with Service Pack 2 (KB3125574). Once KB3125574 is installed, KB3081954 will no longer appear in Windows Update.

| KB Number | Name | Description | Download |

|---|---|---|---|

| KB917607 | Windows Help 32-bit Compatibility Update | WinHlp32.exe is required to display 32-bit Help files that have the «.hlp» file name extension. To view .hlp files on Windows 7, you need to install this application. | Windows6.1-KB917607-x64.msu Windows6.1-KB917607-x86.msu |

| KB943790 | File Management API Extensions For BitLocker | Install this update to extend the File Management APIs to not only enable the discovery and restoration of deleted files from volumes that are not encrypted but also enable the recovery of files from BitLocker encrypted volumes. | Windows6.1-KB943790-x64.msu Windows6.1-KB943790-x86.msu |

| KB958559 | Windows Virtual PC | Windows Virtual PC can be used to run more than one operating system at the same time on one computer, and to run many productivity applications on a virtual Windows environment, with a single click, directly from a computer running Windows 7. | Windows6.1-KB958559-x64.msu Windows6.1-KB958559-x86.msu |

| 1.3.7600.16423 | Windows XP Mode | Windows XP Mode provides a 32-bit virtual Windows XP Professional Service Pack 3 (SP3) environment, which makes it easy to run many of your productivity programs that run on Windows XP on Windows 7. | Windows-XP-Mode-en-us.exe Part 1 Part 2 Part 3 Part 4 Part 5 |

| KB958830 | Remote Server Administration Tools | Remote Server Administration Tools for Windows 7 SP1 enables IT administrators to manage roles and features that are installed on computers that are running Windows Server 2008 R2, Windows Server 2008, or Windows Server 2003, from a remote computer that is running Windows 7 SP1. | Windows6.1-KB958830-x64.msu Part 1 Part 2 Part 3 Windows6.1-KB958830-x86.msu |

| KB969168 | Microsoft Agent | Microsoft Agent is a set of software services that supports interactive characters within the Microsoft Windows display. Examples of the Microsoft Agent characters are the Office Assistants. | Windows6.1-KB969168-x64.msu Windows6.1-KB969168-x86.msu |

| KB970985 | Remote Administration Tools For Windows Media Services | The Remote Administration Tools for Windows Media Services update for Windows 7 SP1 enables the Windows Media Services snap-in for the Microsoft Management Console. | Windows6.1-KB970985-x64.msu Windows6.1-KB970985-x86.msu |

| KB974150 | Windows NTBackup Utility | NTBackup is the legacy Windows backup application included in previous versions of Windows. Files can be backed up to tape, ZIP drives, floppy disks, and hard drives using a proprietary backup format (BKF). It also features integration with Task Scheduler and has several command line switches for scheduled automated backups. | Windows6.1-KB974150-x64.msu Windows6.1-KB974150-x86.msu |

| KB974405 | Windows Identity Foundation | The Windows Identity Foundation helps simplify user access for developers by externalizing user access from applications via claims and reducing development effort with pre-built security logic and integrated .NET tools. | Windows6.1-KB974405-x64.msu Windows6.1-KB974405-x86.msu |

| KB974674 | Windows NTBackup Restore Utility | The Windows NTBackup Restore Utility for Windows 7 SP1 restores backups that are made on Windows XP and on Windows Server 2003 to computers that are running Windows 7 and Windows Server 2008 R2. | Windows6.1-KB974674-x64.msu Windows6.1-KB974674-x86.msu |

| KB981390 | Windows Server Update Services Best Practices Analyzer | You can use the Windows Server Update Services (WSUS) update for Best Practices Analyzer to scan a server that is running WSUS. A BPA scan of WSUS can help you determine whether WSUS was properly installed and configured on your server. Scan results are displayed as a list of issues that you can sort by severity, and results include recommendations for fixing issues and links to instructions. No configuration changes are made by running the scan. | Windows6.1-KB981390-x64.msu |

| KB981392 | Application Server Best Practices Analyzer | You can use the Application Server update for Best Practices Analyzer to scan a server that is running the Application Server role. BPA can help you determine whether Application Server was installed correctly on a server. Scan results are displayed as a list of issues that you can sort by severity, and results include recommendations for fixing issues and links to instructions. No configuration changes are made by running the scan. | Windows6.1-KB981392-x64.msu |

| KB2386667 | Application Server Best Practices Analyzer Rules Revision | Install this update to revise the rules of the Best Practice Analyzer (BPA) for the Application Server role. | Windows6.1-KB2386667-x64.msu |

| KB2666914 | DirectAccess Connectivity Assistant 2.0 | The Microsoft DirectAccess Connectivity Assistant (DCA) version 2.0 is used by DirectAccess client computers running Windows 7, to connect to Windows Server 2012 servers running DirectAccess. | Windows6.1-KB2666914-x64.msu Windows6.1-KB2666914-x86.msu |

| KB2790621 | Windows Server Essentials Connector | Windows Server Essentials Connector is software that helps you connect your PC or Mac client to Windows Server 2012 R2 with the Windows Server Essentials Experience server role enabled. It also enables and manages key client-side functionality of Windows Server Essentials Experience. | Windows6.1-KB2790621-x64.msu Windows6.1-KB2790621-x86.msu |

| KB2891638 | Work Folders For Windows | Work Folders is a place to store your work files so that you can open them from all computers and devices, even when you are offline. | Windows6.1-KB2891638-x64.msu Windows6.1-KB2891638-x86.msu |

| KB2959936 | Embedded Lockdown Manager Feature Set Update | Embedded Lockdown Manager uses Windows Management Instrumentation (WMI) providers to detect and change configuration settings and can export the settings to PowerShell scripts. | Windows6.1-KB2959936-x64.msu Windows6.1-KB2959936-x86.msu |

| KB2990999 | Internet Explorer 11 Web Driver Tool | The IE WebDriver Tool enables developers to create automated tests that simulate users interacting with webpages and report back results in Internet Explorer 11. It can also manage testing across multiple windows, tabs, and webpages in a single session. | Windows6.1-KB2990999-x64.msu Windows6.1-KB2990999-x86.msu |

| KB3191566 | Windows Management Framework 5.1 | Windows Management Framework 5.1 includes updates to Windows PowerShell, Windows PowerShell Desired State Configuration (DSC), Windows Remote Management (WinRM), and Windows Management Instrumentation (WMI). | Windows6.1-KB3191566-x64.msu Windows6.1-KB3191566-x86.msu |

The next table describes the updates required to enable and patch AD LDS.

There is an issue if the AD LDS feature is installed after Windows 7 SP1. If this situation occurs, updates included within the Convenience Rollup (SP2) do not apply correctly. Therefore, these updates need to be installed manually to fully update the feature. More details can be found here.

There are a dozen different updates related to AD LDS on Windows 7 SP1. However, after careful analysis, only half of them have components not replaced by other updates. These unnecessary updates related to AD LDS are: KB2898997, KB2922852, KB3042816, KB3160352 , KB3184471, and KB3198591. The required updates are listed in the table below.

After installing the first AD LDS Update (KB975541), an update may appear as available in Windows Update (KB2853587). However, this update is not required and is replaced with KB3012660. Once KB3012660 is installed, KB2853587 will no longer appear in Windows Update.

After installing the first AD LDS Update (KB975541), another update may appear as available in Windows Update (KB3184471). However, this update is not required and is replaced with the latest ESU Windows 7 Cumulative Update. Once that is installed, KB3184471 will no longer appear in Windows Update.

| KB Number | Name | Description | Download |

|---|---|---|---|

| KB975541 | AD LDS Feature | Active Directory Lightweight Directory Services (AD LDS) provides directory services for directory-enabled applications. | Windows6.1-KB975541-x64.msu Windows6.1-KB975541-x86.msu |

| KB2462137 | AD MMC & ADAC Country Update | The Active Directory Users and Computers MMC snap-in and Active Directory Administrative Center display Serbia and Montenegro as one country instead of as two countries in Windows 7 SP1. | Windows6.1-KB2462137-v2-x64.msu Windows6.1-KB2462137-v2-x86.msu |

| KB2539513 | Repadmin Indefinate Query | The repadmin command keeps running when you try to look up the users who have their passwords stored on the RODC. | Windows6.1-KB2539513-x64.msu Windows6.1-KB2539513-x86.msu |

| KB2589154 | AD MMC RODC Update | Active Directory Users and Computers MMC snap-in crashes when you try to remove an RODC in Windows 7 SP1. | Windows6.1-KB2589154-x64.msu Windows6.1-KB2589154-x86.msu |

| KB2647644 | AD Certificate Use Issuer Update | You cannot clear the «Use Issuer for alternate security identity» check box in Windows 7 SP1. | Windows6.1-KB2647644-v2-x64.msu Windows6.1-KB2647644-v2-x86.msu |

| KB2790338 | AD FS Update Rollup 3 | Update Rollup 3 for Active Directory Federation Services (AD FS) 2.0. | Windows6.1-KB2790338-v2-x64.msu |

| KB3012660 | Unable to install Security Update KB2853587 | «The update is not applicable to your computer» error when you install update 2853587 in Windows 7 SP1 with AD LDS. | Windows6.1-KB3012660-x64.msu Windows6.1-KB3012660-x86.msu |

Installing the Convenience Rollup (SP2) and running the System Update Readiness Tool

There are two large updates that can be applied next. The first is the Windows 7 Convenience Rollup, which is also considered SP2 for Windows 7 and includes a collection of hotfixes and updates. The second update is the System Update Readiness Tool. This update will not show as installed, so this is included to be executed once (verifying SP2 installation integrity).

After installing Service Pack 2 (KB3125574), an update may appear as available in Windows Update (KB4539601). However, this update is not required and is replaced with the latest ESU Windows 7 Cumulative Update. Once that is installed, KB4539601 will no longer appear in Windows Update.

| KB Number | Name | Description | Download |

|---|---|---|---|

| KB3125574 | Service Pack 2 | This rollup package includes most updates that were released after the release of SP1 for Windows 7, through April 2016, intended to make it easy to integrate these fixes. | Windows6.1-KB3125574-v4-x64.msu Part 1 Part 2 Part 3 Part 4 Part 5 Windows6.1-KB3125574-v4-x86.msu |

| KB947821 | System Update Readiness Tool | This tool fixes inconsistencies found in the Windows servicing store which may prevent the successful installation of future updates, service packs, and software. | Windows6.1-KB947821-v34-x64.msu Part 1 Part 2 Part 3 Part 4 Part 5 Part 6 Windows6.1-KB947821-v34-x86.msu |

Optional Software Updates

There are seven Windows 7 optional software updates that do not require an ESU license to install.

| Version | Name | Description | Download |

|---|---|---|---|

| 5.3.0.0 | Attack Surface Analyzer | Attack Surface Analyzer takes a snapshot of your system state before and after the installation of product(s) and displays the changes to a number of key elements of the Windows attack surface. | Attack-Surface-Analyzer-x64.msi Attack-Surface-Analyzer-x86.msi |

| 5.52 | Enhanced Mitigation Experience Toolkit | The Enhanced Mitigation Experience Toolkit (EMET) helps raise the bar against attackers gaining access to computer systems. EMET anticipates the most common actions and techniques adversaries might use in compromising a computer, and helps protect by diverting, terminating, blocking, and invalidating those actions and techniques. EMET helps protect your computer systems even before new and undiscovered threats are formally addressed by security updates and antimalware software. EMET benefits enterprises and all computer users by helping to protect against security threats and breaches that can disrupt businesses and daily lives. | EMET-Setup.msi |

| 12.0.0.0 | Enterprise Mode Internet Explorer Site List Manager | This tool lets IT Professionals create and update the Enterprise Mode Site List in the version 2.0 (v.2) XML schema. The Enterprise Mode schema has been updated to v.2 to be easier to read and to provide a better foundation for future capabilities. | EM-IE-Site-List-Manager.msi |

| 10.0.237.0 | Windows Journal | Windows Journal has been removed from certain versions of the Windows Operating System. This update allows users to install Windows Journal on versions of Windows where it has been removed. | Journal-en-us-x64.msi Journal-en-us-x86.msi |

| 2.3.2208 | Microsoft Baseline Security Analyzer | The Microsoft Baseline Security Analyzer provides a streamlined method to identify missing security updates and common security misconfigurations. | MBSA-Setup-x64-EN.msi MBSA-Setup-x86-EN.msi |

| 6.3.9723.0 | Microsoft Camera Codec Pack | The Microsoft Camera Codec Pack enables the viewing of a variety of device-specific file formats in Windows Live Photo Gallery as well as other software that is based in Windows Imaging Codecs (WIC). Installing this package will allow supported RAW camera files to be viewable in Windows Explorer. | Microsoft-Camera-Codec-Pack-x64.msi Microsoft-Camera-Codec-Pack-x86.msi |

| 10.0.7063.0 | Utilities and SDK for Subsystem for UNIX-based Applications | Utilities and SDK for Subsystem for UNIX-based Applications (SUA) includes the following base utilities, software development kits (SDKs), and shells for use with Subsystem for UNIX-based Applications: Base subsystem commands and utilities, SVR-5 commands and utilities, Base subsystem SDK, GNU SDK, GNU commands and utilities, SCO commands and utilities, UNIX-based Perl, Microsoft Visual Studio® Debugger Extension for debugging POSIX applications, Korn and C shells, and Subsystem for UNIX-based Applications HTML Help files (\*.chm). This release allows you to develop x64-based applications by using SUA, and develop and port custom UNIX-based applications to Windows by using the Windows OCI (Oracle Call Interface) and Windows ODBC libraries. | Utilities-and-SDK-for-Subsystem-for-UNIX-based-Applications-AMD64.exe Part 1 Part 2 Part 3 Utilities-and-SDK-for-Subsystem-for-UNIX-based-Applications-X86.exe |

Non-ESU SP2 Hotfixes

There are six hotfixes available to update components after Service Pack 2 has been installed. These do not require an ESU license to install.

| KB Number | Name | Description | Download |

|---|---|---|---|

| KB2818604 | AMD Microcode Update | A microcode update is available for Windows 7-based computers that use AMD processors. | Windows6.1-KB2818604-x64.msu Windows6.1-KB2818604-x86.msu |

| KB3046480 | .NET Framework 1.1 Migration Check | This update enables the system to determine whether to migrate the Microsoft .NET Framework 1.1 to a later version of Windows when you upgrade from Windows 7 to a later version of Windows. This determination is based on the usage of the .NET Framework 1.1. | Windows6.1-KB3046480-x64.msu Windows6.1-KB3046480-x86.msu |

| KB3064209 | Intel Microcode Update | June 2015 Intel CPU microcode update for Windows. | Windows6.1-KB3064209-x64.msu Windows6.1-KB3064209-x86.msu |

| KB4072650 | Hyper-V Integration Components Update | This update installs the latest integrated components for Windows 7 Guest Virtual Machines (VMs) that are running on a Windows 10-based or Windows Server 2016-based host, or a Windows Server 2012 R2-based host. | Windows6.1-KB4072650-x64.cab Windows6.1-KB4072650-x86.cab |

| KB4524752 | Windows 7 SP1 Support Notification | After 10 years of servicing, January 14, 2020 is the last day Microsoft will offer security updates for computers that run Windows 7 Service Pack 1 (SP1). This update enables reminders about Windows 7 end of support. | Windows6.1-KB4524752-x64.msu Windows6.1-KB4524752-x86.msu |

| KB4578847 | Update for Application and Device Compatibility | Adds functionality for evaluating the compatibility status of the Windows ecosystem to help ensure application and device compatibility for all updates to Windows. | Windows6.1-KB4578847-x64.msu Windows6.1-KB4578847-x86.msu |

ESU Updates

This section describes the latest ESU updates available for Windows 7. All of these updates are cumulative containing fixes from all previous versions of the updates. An ESU license is required to install these updates, and only the latest one needs to be installed.

| KB Number | Name | Description | Download |

|---|---|---|---|

| KB5056456

KB5039339 |

April 2025 Servicing Stack Update x64 |

This update makes quality improvements to the servicing stack, which is the component that installs Windows updates. Servicing stack updates (SSU) makes sure that you have a robust and reliable servicing stack so that your devices can receive and install Microsoft updates. | Windows6.1-KB5056456-x64.msu |

| June 2024 Servicing Stack Update (Final x86 Patch) |

This update makes quality improvements to the servicing stack, which is the component that installs Windows updates. Servicing stack updates (SSU) makes sure that you have a robust and reliable servicing stack so that your devices can receive and install Microsoft updates. | Windows6.1-KB5039339-x86.msu | |

| KB5055561*

KB5044356* |

April 2025 Windows 7 Cumulative Update x64 |

Security and Quality Rollup for Windows 7 SP1. | Windows6.1-KB5055561-x64.msu Part 1 Part 2 Part 3 Part 4 Part 5 |

| October 2024 Windows 7 Cumulative Update (Final x86 Patch) |

Security and Quality Rollup for Windows 7 SP1. | Windows6.1-KB5044356-x86.msu Part 1 Part 2 Part 3 |

|

| KB5044011 | October 2024 .NET Framework 3.5.1 Update |

Security and Quality Rollup for .NET Framework 3.5.1 for Windows 7 SP1. | Windows6.1-KB5044011-x64.msu Windows6.1-KB5044011-x86.msu |

| KB5055171**

KB5044027** |

April 2025 .NET Framework 4.8 Update x64 |

Security and Quality Rollup for .NET Framework 4.8 for Windows 7 SP1. | ndp48-KB5055171-x64.exe |

| October 2024 .NET Framework 4.8 Update (Final x86 Patch) |

Security and Quality Rollup for .NET Framework 4.8 for Windows 7 SP1. | ndp48-KB5044027-x86.exe |

* Note: a new ESU package has been integrated into this update. For details please see this post: Windows 7 ESU Analysis Updates.

** Note: The .NET Framework 4.8 Update will not install on Windows 7 without a proper ESU license. However, I am including it on this page so that it is known what is required to be fully updated.

Root Certificate Updates

Finally, the latest Microsoft Root Certificates need to be installed into the Local Computer Trusted Root Authority Certificate Store. A batch file to automatically install all certificates and revocation lists can be found here: Import.cmd

| Date | Type | Download |

|---|---|---|

| 2018-08-02 | Certificate | MicRooCerAut2011_2011_03_22.crt |

| 2018-08-02 | Certificate | Microsoft ECC Product Root Certificate Authority 2018.crt |

| 2018-08-02 | Certificate | Microsoft ECC TS Root Certificate Authority 2018.crt |

| 2018-08-02 | Certificate | Microsoft Time Stamp Root Certificate Authority 2014.crt |

| 2020-01-22 | Certificate | Microsoft ECC Root Certificate Authority 2017.crt |

| 2020-01-22 | Certificate | Microsoft EV ECC Root Certificate Authority 2017.crt |

| 2020-01-22 | Certificate | Microsoft RSA Root Certificate Authority 2017.crt |

| 2020-01-22 | Certificate | Microsoft EV RSA Root Certificate Authority 2017.crt |

| 2025-02-17 | Revocation List | Microsoft Time Stamp Root Certificate Authority 2014.crl |

| 2025-03-16 | Revocation List | Microsoft ECC Root Certificate Authority 2017.crl |

| 2025-03-16 | Revocation List | Microsoft RSA Root Certificate Authority 2017.crl |

| 2025-03-19 | Revocation List | MicRooCerAut_2010-06-23.crl |

| 2025-03-27 | Revocation List | Microsoft ECC TS Root Certificate Authority 2018.crl |

| 2025-03-27 | Revocation List | Microsoft ECC Product Root Certificate Authority 2018.crl |

| 2025-04-06 | Revocation List | Microsoft EV RSA Root Certificate Authority 2017.crl |

| 2025-04-06 | Revocation List | Microsoft EV ECC Root Certificate Authority 2017.crl |

Conclusion

Once these updates are installed on top of an up-to-date Windows 7 SP1 installation, the OS has been completely updated with hotfixes and optional features. All of these updates can be found on this GitHub repository: Windows 7 Patching.

The goal is to keep this list updated as changes are introduced. Please reach out to me via X or GitHub if there is an update that is missing, if there is an update in this list that you feel may not be needed, or if there are any other questions or feedback.

Update 2025-04-17

- Replaced January 2025 Servicing Stack Update (KB5050681) with April 2025 Servicing Stack Update (KB5056456) (x64 only).

- Replaced March 2025 Monthly Update (KB5053620) with April 2025 Monthly Update (KB5055561) (x64 only).

- Replaced January 2025 .NET Framework 4.8 Update (KB5049619) with April 2025 .NET Framework 4.8 Update (KB5055171) (x64 only).

- Updated Microsoft EV ECC Root Certificate Authority 2017.crl.

- Updated Microsoft EV RSA Root Certificate Authority 2017.crl.

- Updated Microsoft ECC Product Root Certificate Authority 2018.crl.

- Updated Microsoft ECC TS Root Certificate Authority 2018.crl.

For previous updates to this post, see Windows 7 ESU Patching Changelog.

Автор: Bifido. Дата публикации: . Категория: Твики и скрипты.

14 января 2020 года завершается срок расширенной поддержки Windows 7. В этот день будут выпущены последние, доступные всем, обновления для данной операционной системы. Тем не менее, компания приняла решение продлить поддержку для организаций, сроком до трех лет, на платной основе. В течение этих трех лет будут продолжать выпускаться обновления, доступные по подписке. Организации смогут оформить такую подписку на один, два или три года для версий Professional, Ultimate и Enterprise в рамках программ корпоративного лицензирования. Оформившим подписку, корпорация предоставит специальный MAK ключ на каждый год подписки, работающий независимо от ключа активации. Домашним пользователям корпорация, соответственно рекомендует перейти на использование более новых операционных систем.

Extended Security Updates

В конце февраля 2020 года первые такие обновления по платной подписке стали доступны пользователям, которые ее оформили. Они могут получать данные обновления по тем же каналам и устанавливать теми же способами, что и ранее, то есть через Центр обновлений или WSUS. Скачать эти обновления вручную из Каталога Центра обновлений Microsoft (КЦОМ) также может любой желающий. Однако при отсутсвии подписки, официально установить такие обновления в системе невозможно, так как в них добавлен механизм проверки на валидность — установка происходит без ошибок, но если система не проходит такую проверку, то после перезагрузки происходит откат.

ESU Installer : Suppression method

В ходе некоторых изысканий, связанных с общими особенностями установки обновлений, я обнаружил определенный механизм, который позволял обойти данное ограничение и избежать отката после перезагрузки. Оказалось, что данная проверка на валидность связана на данный момент с определенным манифестом компонента — «_microsoft-windows-s..edsecurityupdatesai_», соответствующей разрядности и версии для каждого обновления. Кроме того, оказалось так же, что в системе, в хранилище компонентов («C:\Windows\winsxs») есть компонент — «x86_microsoft.windows.s..ation.badcomponents_31bf3856ad364e35_6.1.7600.16385_none_3868158f24725705», в котором находится xml файл «suppression.xml». И если в ходе установки обновления, происходит ошибка, связанная с каким либо из компонентов, который присутствует в списке в данном файле, то эта ошибка подавляется и установка обновления успешно завершается.

Таким образом, если добавить в этот файл определения компонентов, с которыми связана проверка валидности системы на возможность установки по программе Extended Security Updates (ESU), то мы добьемся успешного результата установки такого обновления. На этом принципе и основана работа скрипта, который парсит имена и версии нужных компонентов в ESU обновлении и вносит их в данный файл. Метод реализован как опция в пункте меню — «ESU Installer», и включен в общий набор инструментов, наряду со всеми пунктами скрипта дополнительной очистки.

«Пошаговая инструкция по установке»

- Размещаете ESU обновление (-ия) в папке скрипта (msu или cab файлы).

- Выполняете пункт «ESU Istaller» (подпункт «Suppression method»). После того как скрипт внесет нужные изменения, вы сможете выбрать один из двух вариантов.

- При выборе опции «Start install packages» будет выполнена автоматическая установка обновлений с помощью дисма. Установка через дисм приводит к меньшей вероятности возникновения каких либо проблем, а в случае возникновения таковых, позволяет легче понять в чем именно дело. Это рекомендуемый для большинства пользователей вариант.

- Если же выбрать опцию «Only save suppression.xml», то будет выполнено только сохранение внесенных изменений. После этого вы также сможете установить выбранное обновление вручную дисмом, или запустив например, пакет msu файла обновления на выполнение.

- После установки выполняете перезагрузку.

- Заново запускает скрипт и выполняете этот же пункт. Если он определит, что в системе нет обновлений, которые ожидают установки, то предложит восстановить оригинальный файл, и при положительном ответе (Y) на вопрос, это выполнит.

Для гарантии успешной установки обновления, измененный файл должен присутствовать в хранилище до полного завершения процесса. Поэтому для сохранения целостности системы, после установки и перезагрузки, рекомендуется повторно запустить скрипт, который вернет этот файл в исходное состояние (в данном случае, пункт сработает как переключатель). Но ничего страшного не случится, если вы этого не сделаете. Это не исполняемый файл, не библиотека, а всего лишь обычный xml файл, который не влияет на работу системы. Только если пользователь запустит sfc /scannow, это просто укажет, на то, что файл не является оригинальным, и более ничего.

Примечание. Записи об обновлениях, установка которых производится через дисм, не отражаются в журнале Центра обновлений, так как процесс не зависит от состояния служб Центра обновлений. На конечный результат это никак не влияет. Если установка прошла успешно, то обновление будет фигурировать в списке установленных. А журнал Центра обновлений — это просто лог, который не влияет ни на что.

Интеграция в образ

Удалось также выяснить, что используя данный механизм, можно не только выполнить установку таких обновлений на живую систему, но и интегрировать их в образ. Оказалось, что если при выполнении команды установки пакетов через дисм добавить малоиспользуемый параметр «IgnoreCheck», то в сочетание с изложенным выше способом, это позволяет успешно провести процедуру интеграции. Также как и в случае с живой системой перед этим предварительно нужно интегрировать все необходимые обновления, перечисленные ниже.

«Пошаговая инструкция по интеграции»

- Монтируете индекс с нужной редакцией из выбранного образа.

- Размещаете ESU обновление (-ия) в папке скрипта (msu или cab файлы).

- Выполняете пункт «ESU Istaller» (подпункт «Suppression method»). Если после запуска, скрипт определит, что в системе смонтирован образ, то при выборе опции «Start install packages», он произведет интеграцию обновления в этот образ, а не на живую систему. При этом не имеет значения в какую папку вы его смонтировали, и где при этом находится сам скрипт — все операции по определению будут выполнены автоматически.

- При выборе же опции «Only save suppression.xml», как и в случае живой системы, будет выполнено только сохранение внесенных изменений. В этом случае, для дальнейшей интеграции, вам необходимо будет уже самостоятельно, выполнить команду дисма для интеграции пакетов с указанным выше параметром.

- Размонтируете подключенный образ с сохранением.

Необходимо подчеркнуть, что для успешной установки данного образа, измененный файл также должен оставаться в нем до завершения установки системы. Поэтому о его замене на исходный, для сохранения целостности системы, должен будет позаботиться сборщик, в конце установки, например через SetupComplete.cmd, или любым другим удобным ему способом.

Полуавтономный вариант.

Авторы наборов обновлений, и сборщики могут использовать также полуавтономный вариант. Например, заранее подготовив измененный для установки определенных обновлений файл, и вместе с сохраненным оригинальным файлом, использовать его в своих решениях, для установки или интеграции с помощью своих собственных скриптов или программ. Для этого перед установкой или интеграцией обновлений, достаточно будет просто скопировать измененный файл в папку в хранилище (x86_microsoft.windows.s..ation.badcomponents_31bf3856ad364e35_6.1.7600.16385_none_3868158f24725705) с заменой оригинального (получив права, а затем вернув первоначальные права, или воспользоваться сторонним файловым менеджером, запущенным с правами TrustedInstaller).

Процедуру подготовки измененного файла не обязательно проводить только на семерке, вы можете сделать это и на другой системе, например на восьмерке, или десятке. В этом случае, скрипт только сохранит нужный файл в текущую папку, без внесения каких либо изменений в самой рабочей системе.

Тестовое обновление KB4528069

Перед запуском программы Extended Security Updates, корпорация Microsoft выпустила тестовое обновление KB4528069 для проверки готовности систем к установке обновлений. В настоящее время это обновление удалено из каталога центра обновлений, но прямые ссылки на сервере для закачки по прежнему функциональны (x86, x64).

Оказалось, что версия манифеста компонентов, с которыми связана проверка системы на валидность, в данном обновлении выше, чем в выпущенных в феврале, первых обновлениях по данной программе. И если в системе уже установлено обновление KB4528069, то такая его особенность позволяет установить эти обновления уже не прибегая к другим методам обхода (их необходимо использовать только для первоначальной установки тестового обновления). Более того, для установки обновлений достаточно было внести в систему лишь те изменения, которые связаны только с компонентом проверки на валидность (манифест и необходимые для него значения реестра), без необходимости установки самого обновления KB4528069. Именно данную методику использовали авторы утилиты ByPass в своем решении для установки или интеграции ESU обновлений.

Преимущества этого подхода очевидны, но также очевиден и его главный недостаток. В случае, если в последующих обновлениях, версия манифеста данного компонента будет выше, чем в тестовом обновлении, то данный метод просто перестанет работать.

ESU Installer : SLC component method

В своей практике мне приходилось довольно часто сталкиваться с ситуациями, когда из-за тех или иных нарушений целостности системы, не удавалось установить последнее актуальное обновление. В процессе возникали ошибки, или после установки происходил откат. В то же время, не всегда, но довольно часто, на такую систему, можно было с помощью дисма «накатить» поверх обновление, которое уже было в ней установлено. Таким образом можно сказать, что для успешной установки не обязательно, чтобы проблемные компоненты в обновлении имели меньшую версию, чем та, которая присутствует в системе. Но вполне достаточно того, чтобы система считала, что их версии, просто идентичны тем, что уже в ней есть.

В отличие от метода с тестовым обновлением, когда необходимые значения можно было, например, просто экспортировать из реестра после его установки, такой подход требовал предварительной генерации данных для каждой новой версии манифеста устанавливаемого обновления. Однако он позволял, как и в случае с первым методом, выполнить успешную установку ESU обновления, в не зависимости от наличия или отсутствия в системе KB4528069 или его компонентов. Используя некоторые идеи метода с тестовым обновлением, и уже имея определенные наработки в данной области, этот способ удалось реализовать. Он был добавлен как опция в пункте меню — «ESU Installer», и включен в общий набор инструментов, наряду со всеми пунктами скрипта дополнительной очистки.

«Пошаговая инструкция по установке»

- Размещаете ESU обновление (-ия) в папке скрипта (msu или cab файлы).

- Выполняете пункт «ESU Istaller» (подпункт «SLC component method»). При выборе, на первом этапе, опции «Apply changes to system» скрипт внесет нужные, для установки выбранных обновлений, изменения в систему. При выборе, на следующем этапе, опции «Start install packages» будет выполнена автоматическая установка обновлений с помощью дисма. Как и в случае первого метода, это рекомендуемый для большинства пользователей вариант.

- Если на втором этапе вместо «Start install packages», выбрать опцию «Only preserve changes», то в таком случае, внесенные изменения будут сохранены в системе без установки самих обновлений. После этого вы также сможете установить обновление, для которого были внесены необходимые изменения, вручную дисмом, или запустив например, пакет msu файла обновления на выполнение. И это настоятельно рекомендуется сделать.

- После установки выполняете перезагрузку.

- При выборе, на первом этапе, опции «Only save project», будет выполнено только сохранение сгенерированных значений реестра и необходимых манифестов компонентов в текущую директорию, без установки обновлений и без внесения каких-либо изменений в саму систему. При выполнении на системах отличных от семерки — данная опция выполняется автоматически.

Интеграция в образ

Процедура автоматической интеграции по данному методу, практически идентична установке на живую систему. Если после запуска, скрипт определит, что в системе смонтирован образ, то при выборе соответствующих опций, он произведет интеграцию обновлений в этот образ или только внесет необходимые изменения в систему. В последнем случае, для дальнейшей интеграции, вам необходимо будет самостоятельно, выполнить команду дисма для интеграции пакетов с параметром «IgnoreCheck».

Полуавтономный вариант. Авторы наборов обновлений, и сборщики могут использовать полуавтономный вариант также и для этого способа. При выборе сценария сохранения с помощью опции «Only save project» в текущей директории, как уже было сказано, будут созданы reg файлы с необходимыми для интеграции значениями и скопированы манифесты нужных компонентов. Если в папке будут найдены необходимые пакеты обновлений, то для каждой разрядности будет создан свой reg файл.

«Пошаговая инструкция для этого варианта»

- Монтируете индекс с нужной редакцией из выбранного образа.

- Размещаете ESU обновление (-ия) нужных разрядностей в папке скрипта (msu или cab файлы).

- Выполняете пункт «ESU Istaller» (подпункт «SLC component method») и выбираете опцию «Only save project». На системах отличных от семерки — это будет сделано автоматически.

- Полученные файлы манифестов, для соответствующей разрядности (манифесты x86 — для 32 битной системы, и amd64 — для 64 битной) копируете в папку «папка монтирования\Windows\winsxs\Manifests» для смонтированного образа. Для этого необходимо будет получить полные права для этой папки, а после копирования вернуть исходные права (или воспользоваться сторонним файловым менеджером, запущенным с правами TrustedInstaller)

- Выполняете загрузку кустов реестра SOFTWARE и COMPONENTS из данного образа, с помощью команд —

reg load «HKU\SOFTWARE» «папка монтирования\Windows\System32\config\SOFTWARE»

reg load «HKU\COMPONENTS» «папка монтирования\Windows\System32\config\COMPONENTS» - Импортируете полученный reg файл соответствующей разрядности с помощью команды —

reg import Offline-x86.reg или reg import Offline-x64.reg - Выгружаете кусты реестра с помощью команд —

reg unload «HKU\SOFTWARE»

reg unload «HKU\COMPONENTS» - Интегрируете обновления, для которых были внесены эти изменения, в образ.

- Размонтируете подключенный образ с сохранением.

Этот вариант можно использовать не только для интеграции, но также и для установки на живую систему. Но для этого вам будет необходимо предварительно отредактировать полученные reg файлы, заменив в них все значения «HKEY_USERS» на «HKEY_LOCAL_MACHINE». Это сделано специально в целях обеспечения безопасности от случайного применения неподходящего для данной системы файла. Выполняющие данную процедуру должны четко понимать что они делают. В противном случае, в случае ошибки, можно столкнуться с некоторыми нежелательными последствиями. В остальном, процедура полностью идентична приведенной, единственное, при установке на живую систему достаточно загрузить только куст реестра «COMPONENTS».

ESU Installer : Permanent fix method

Вероятность того, что после выхода очередных обновлений, метод с использованием обновления KB4528069 или его компонентов, может перестать быть функциональным, существенно невелирует преимущества его использования. Тем не менее, сама идея такого перманентного решения, в ряде случаев остается довольно привлекательной. Минимальным решением проблемы могла бы стать, по крайней мере, возможность создания собственного манифеста компонента, отвечающего за проверку валидности системы на возможность установки обновлений по программе Extended Security Updates (ESU), то есть «_microsoft-windows-s..edsecurityupdatesai_» с произвольной версией. Найти способ реализовать данное решение удалось в результате продолжения проводимых мной экспериментов, и позволило эмпирическим путем получить необходимые файлы манифестов.

Однократное добавление в систему полученных файлов и внесение в реестр необходимых для них значений, позволяет, как и в случае с KB4528069, выполнять последующую установку ESU обновлений уже не прибегая к другим методам обхода, но без необходимости присутствия в системе самого этого обновления или его компонентов. Данный способ был также добавлен как опция в пункте меню — «ESU Installer», и включен в общий набор инструментов, наряду со всеми пунктами скрипта дополнительной очистки.

«Пошаговая инструкция по установке и интеграции»

- Выполняете пункт «ESU Istaller» (подпункт «Permanent fix method»). При выборе опции «Apply changes to system» скрипт внесет нужные изменения в систему. Если скрипт определит, что данный метод уже используется в системе, то будет предложена опция его удаления — «Remove permanent patch».

- Если после запуска, скрипт определит, что в системе смонтирован образ, то при выборе соответствующих опций, необходимые изменения будут внесены в данный образ.

- При выборе опции «Only save project», будет выполнено только сохранение сгенерированных значений реестра и необходимых манифестов компонентов в текущую директорию, без внесения каких-либо изменений в систему. Также как и в случае с предыдущим методом, данные файлы могут использоваться авторами наборов обновлений, сборщиками, или опытными пользователями, для последующей самостоятельной установки или интеграции. Процедура практически полностью соответствует инструкции, приведенной для полуавтономного варианта из «SLC component method».

- После этого, можете устанавливать ESU обновления тем способом, который вы всегда использовали для установки обычных обновлений. Для интеграции же обновлений в образ, как уже говорилось, необходимо исползовать команду добавления пакетов с параметром «IgnoreCheck».

Примечание. Начиная с августа 2019 года, для корректной установки или интеграции обновлений, в системе должны быть предварительно установлены обновление KB4474419, включающее поддержку SHA-2, а также последнее обновление сервисного стека, для установки которого, предварительно может понадобиться установка предыдущей версии сервисного стека KB4490628 за март 2019 г. Ссылки на все эти обновления вы можете найти в списке обновлений качества безопасности.

Вам нужно скачать файл «UpdateTools.zip» или WinSxS+.zip» (для Windows 8.1 только WinSxS+)

Скачать с Облака Mail.ru Скачать с Яндекс.Диска Скачать с Microsoft OneDrive

howto, windows 10 update

Вы наверняка уже слышали, что поддержка Windows 7 вскоре будет прекращена. По этой причине пользователи становятся более уязвимыми к атакам. С точки зрения угроз безопасности, Windows 7 буквально превращается в минное поле. Extended Security Update служит для потребителей альтернативой в управлении некоторыми устаревшими продуктами Microsoft после прекращения поддержки. Ниже детальное пошаговое руководство по покупке и активации обновлений Windows 7 Extended Security Update для ваших компьютеров.

Мы вам поможем заполучить эти труднодоступные обновления для компьютера Windows 7 Extended Security, которые так сложно найти.

Просто повторяйте шаги, представленные ниже, и будьте уверенны, что вы покупаете правильный продукт, соответствующий вашему устройству.

Шаг 1. Проверьте, соответствует ли ваша версия Windows 7 требованиям ESU

- Нажмите кнопку Пуск, введите Компьютер в поле поиска. Щелкните правой кнопкой мыши Компьютер и выберите Свойства.

- В разделе версия Windows вы увидите сборку и версию Windows, на которой работает ваше устройство. ESU доступны для Windows 7 Professional, Windows 7 Enterprise и Windows 7 Ultimate.

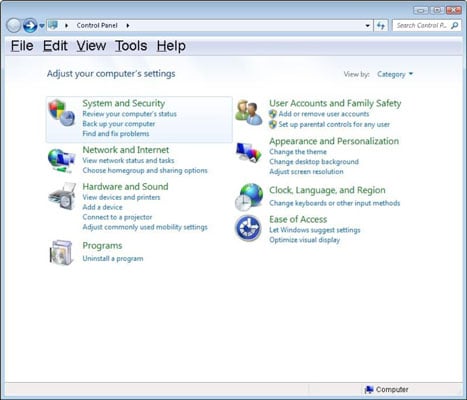

Шаг 2. Проверьте, чтобы у вас были установлены все обновления Windows 7

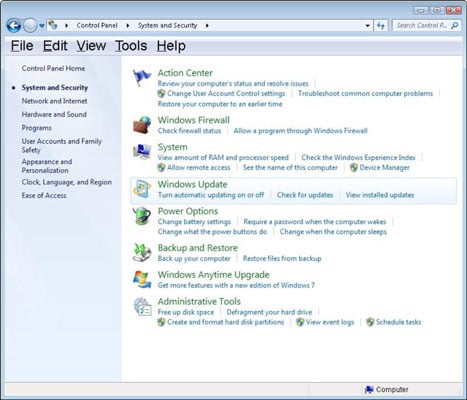

- Откройте панель управления Windows и нажмите Система и Безопасность.

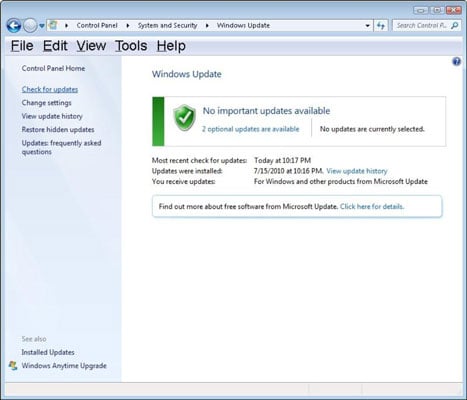

- Нажмите на Центр обновления Windows.

- На левой панели нажмите Проверить обновления.

- Разрешите загрузку и установку обновлений, а затем снова проверьте наличие обновлений, чтобы убедиться, что не осталось новых обновлений, требующих установки.

Шаг 3. Проверьте, чтобы все компьютеры с ОС Windows 7, которые нуждаются в поддержке ESU, были подключены к Интернету.

Недавно была добавлена активация ESU MAK Phone в качестве опции для не подключенных к Интернету устройств. В этой статье процесс такой активации не описан.

Шаг 4. Просмотрите представленные ниже инструкции и подумайте, сможете ли вы установить и активировать ключи Win7ESU самостоятельно?

- Если да – пропустите этот шаг

- Если нет – рассчитывайте потратить примерно по 2,500.00 рублей за услуги удаленной установки Windows 7 ESU для каждого отдельного ПК. Требуется подключение к Интернету.

Имя тенанта Office 365 / Azure AD будет необходимо для размещения заказа на лицензии ESU. Это нормально, если у вас его нет. Мы зарегистрируем арендатора для вас. Это бесплатно и без каких-либо условий. Если у вас есть тенант и вы хотите пользоваться им – обязательно заполните анкету после размещения заказа.

Обычно обработка заказа на ESU занимает около суток. После обработки вы получите электронное письмо с ключом MAK (ключ многократной активации).

Шаг 5. Проверьте, пришло ли от нас электронное письмо с ключом активации, в своем почтовом ящике и в папке со спамом.

В зависимости от того, каким офисом обрабатывается заявка, электронное письмо с ключом может прийти с одного из следующих доменных имен: it-partner.ru.

Получив ключ, вы будете готовы к следующему шагу.

Шаг 6. Установите и активируйте ESU на ваших компьютерах с Windows 7

- Установите ключ продукта ESU с помощью средства управления лицензированием программного обеспечения Windows (slmgr):

- Откройте командную строку с правами администратора.

- Нажмите Пуск.

- В поле поиска введите cmd.

- Щелкните правой кнопкой мыши на cmd.exe и выберите «запуск от имени администратора». Если все сделано правильно, откроется следующее окно контроля учетных записей.

- Нажмите Да, чтобы запустить командную строку Windows от имени администратора.

- Введите slmgr / ipk, введите ключ ESU MAK и нажмите Enter. Проверьте, чтобы между slmgr, / ipk и вашим ключом MAK стояли пробелы. Ваша команда slmg должна иметь такой вид: slmgr / ipk A7B6D-N3D1F-J34ND-LP3NA-32BNA

- Если ключ продукта установлен успешно, после небольшой задержки вы увидите сообщение, подобное такому:

- Откройте командную строку с правами администратора.

- Далее найдите идентификатор активации ESU (77db037b-95c3-48d7-a3ab-a9c6d41093e0):

- В командной строке с повышенными привилегиями введите slmgr / dlv и нажмите Enter.

- Запишите идентификатор активации, так как он понадобится вам на следующем шаге.

- Это должно быть 77db037b-95c3-48d7-a3ab-a9c6d41093e0. Это идентификатор активации на 2020 год.

#Теперь вы активируете ключ продукта ESU: - Откройте командную строку с повышенными привилегиями.

- Введите slmgr / ato 77db037b-95c3-48d7-a3ab-a9c6d41093e0 и нажмите Enter.

- После активации ключа продукта ESU вы можете в любое время проверить статус, выполнив следующие действия:

- Откройте командную строку с повышенными правами.

- Введите slmgr / dlv и выберите Enter.

- Убедитесь, что Лицензионное состояние отображается как Лицензированное для соответствующей программы ESU, как показано ниже:

- После активации продолжайте использовать текущую стратегию обновления и обслуживания для развертывания обновлений безопасности Microsoft Windows с помощью Центра обновления Windows, служб Windows Server Update Services (WSUS), каталога Центра обновления Microsoft или любого другого решения для управления исправлениями, которое сочтете нужным. Вы будете получать обновления до конца 2020 года.

Для получения дополнительной информации зайдите на страницу с Часто Задаваемыми Вопросами по ESU Microsoft Windows 7 for additional information.

Устранение ошибок установки и активации Windows 7 ESU

Ошибка: 0xC004F050 Служба Software Licensing Service сообщила, что ключ продукта недействителен.

Решение: установите все обновления Windows Updates. Перезагрузите компьютер. Проверьте наличие обновлений Windows еще раз, чтобы убедиться, что ваш компьютер обновлен. Отключите любое стороннее антивирусное и / или брандмауэрное программное обеспечение. Попробуйте установить и активировать обновления еще раз. Если возникнет проблема, связанная с вашей подсистемой обновлений Windows – ознакомьтесь с этой статьей Microsoft.

Вопрос: Сколько активаций осталось на вашем ключе ESU MAK?

Решение: согласно информации в часто задаваемых вопросах по Microsoft Windows 7 ESU , клиенты могут определить оставшиеся активации ключа MAK с помощью VAMT:

- Запустите VAMT.

- На левой панели выберите Ключи Продукта.

- В центральной панели найдите Ключ расширения ESU MAK. Счетчик активаций покажет информацию в столбце «Число оставшихся активаций».

Зайдите на страницу часто задаваемых вопросов по Microsoft Windows 7 ESU, чтобы получить больше дополнительной информации.