Для установки и настройки роли RemoteApp, имеем подготовленный сервер с операционной системой Windows Server 2019, на котором будем производить нижеописанные действия.

Установка служб Удаленных рабочих столов

На первом этапе установим службы Удаленных рабочих столов, для этого в окне Диспетчер серверов выбираем Добавить роли и компоненты.

Обращаем внимание перед установкой роли на предупреждение → далее.

Устанавливаем чекбокс Установка служб удаленных рабочих столов → далее.

Устанавливаем чекбокс Cтандартное развертывание → далее.

Устанавливаем чекбокс Развертывание рабочих столов на основе сеансов → далее.

Выбираем сервер, на который будут установлены службы роли посредника → далее.

Устанавливаем чекбокс Установить службы роли веб-доступа к удаленным рабочим столам на сервере посредника подключений к удаленному рабочему столу → далее.

Выбираем сервер, на который будут установлены службы роли узлов сеансов удаленных рабочих столов → далее.

Устанавливаем чекбокс Автоматически перезапускать конечный сервер, если это потребуется → развернуть.

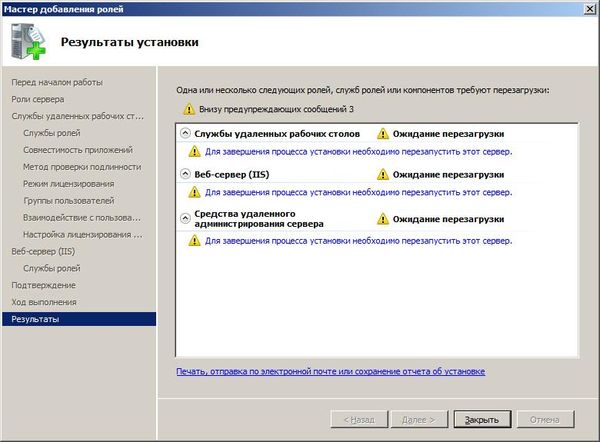

Закрываем установку после завершения и перезагружаем сервер.

Рисунок 1 — Завершение установки

Бесплатный сервер 1С для подписчиков нашего telegram-канала !

Создание коллекции сеансов

Заходим в диспетчер серверов → Службы удаленных рабочих столов → Создание коллекции сеансов.

Нажимаем далее → Указываем имя коллекции → Выбираем наш сервер → Выбираем группу пользователей для доступа к коллекции → Снимаем чекбокс с включить диски профилей пользователей → Нажимаем создать → закрыть.

Выбираем нашу коллекцию и нажимаем публикация удаленных приложений RemoteApp.

Выбираем из списка приложения, которые необходимо опубликовать, нажимаем далее → опубликовать → закрыть.

Проверка публикации RemoteApp

Переходим в браузере по адресу https://localhost/rdweb и выбираем приложение.

После сохранения файла RDP, можем заходить в него под пользователем.

Рисунок 2 — Выбор опубликованного приложения

Рисунок 3 — Проверка работоспособности RemoteApp

Нужна помощь? Наша компания может оказать помощь в реализации ИТ-задач, для этого напишите в чат. Также мы предоставляем готовый сервер с RemoteApp-приложениями, например, с различными конфигурациями 1С.

Настройка RemoteApp на Windows Server 2019

Для установки и настройки роли RemoteApp, имеем подготовленный сервер с операционной системой Windows Server 2019, на котором будем производить ниже описанные действия.

УСТАНОВКА СЛУЖБ УДАЛЕННЫХ РАБОЧИХ СТОЛОВ

На первом этапе установим службы Удаленных рабочих столов, для этого в окне Диспетчер серверов выбираем Добавить роли и компоненты.

Обращаем внимание перед установкой роли на предупреждение → далее.

Устанавливаем чекбокс Установка служб удаленных рабочих столов → далее.

Устанавливаем чекбокс Cтандартное развертывание → далее.

Устанавливаем чекбокс Развертывание рабочих столов на основе сеансов → далее.

Выбираем сервер, на который будут установлены службы роли посредника → далее.

Устанавливаем чекбокс Установить службы роли веб-доступа к удаленным рабочим столам на сервере посредника подключений к удаленному рабочему столу → далее.

Выбираем сервер, на который будут установлены службы роли узлов сеансов удаленных рабочих столов → далее.

Устанавливаем чекбокс Автоматически перезапускать конечный сервер, если это потребуется → развернуть.

Закрываем установку после завершения и перезагружаем сервер.

Рисунок 1 — Завершение установки

СОЗДАНИЕ КОЛЛЕКЦИИ СЕАНСОВ

Заходим в диспетчер серверов → Службы удаленных рабочих столов → Создание коллекции сеансов.

Нажимаем далее → Указываем имя коллекции → Выбираем наш сервер → Выбираем группу пользователей для доступа к коллекции → Снимаем чекбокс с включить диски профилей пользователей → Нажимаем создать → закрыть.

Выбираем нашу коллекцию и нажимаем публикация удаленных приложений RemoteApp.

Выбираем из списка приложения, которые необходимо опубликовать, нажимаем далее → опубликовать → закрыть.

ПРОВЕРКА ПУБЛИКАЦИИ REMOTEAPP

Переходим в браузере по адресу https://localhost/rdweb и выбираем приложение.

После сохранения файла RDP, можем заходить в него под пользователем.

Рисунок 2 — Выбор опубликованного приложения

Рисунок 3 — Проверка работоспособности RemoteApp

Если вы пользуетесь удалённым компьютером для запуска одного/двух приложений в RDP сессии, скорее всего вам будет удобнее запускать эти программы в режиме RemoteApp. Технология RemoteApp это одна из возможностей терминальной службы Remote Desktop Services, которая позволяет запускать приложения, установленные на удаленном RDS (RDP) сервере так, как будто они запускаются на клиенте локально. Т.е. на монитор клиента доставляется не весь рабочий стол удаленного Windows хоста, а только окно опубликованного приложения.

Несмотря на то, что официально RemoteApp поддерживаются только в Windows Server с развернутой ролью RDS, вы можете опубликовать любое установленное приложение в виде RemoteApp в том числе и на десктопных версиях, таких как Windows 10 или 11. В этой статье мы покажем, как создать RemoteApp приложение и запустить его на удаленном компьютере с Windows 11 (требуется Pro или Enterprise редакции.)

Настройка удаленного компьютера (RDP сервера), на котором будет выполняться приложение RemoteApp:

- Включите RDP доступ к компьютеру

- Установите приложение

- Добавьте пользователя, который будет запускать приложение в локальную группу

Remote Desktop Users

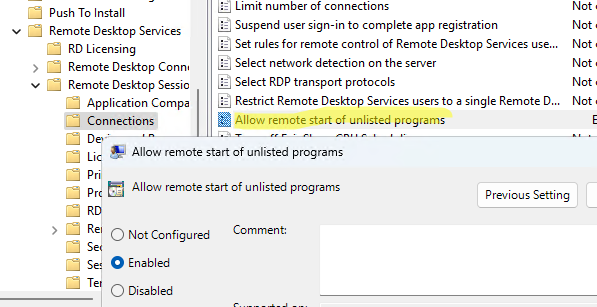

или в локальную политику безопасности Alow log on through Remote Desktop Services - Разрешите запуск любого локального приложения в виде RemoteApp. Для этого откройте редактор локальной GPO (

gpedit.msc

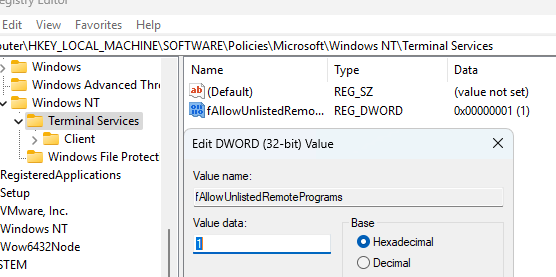

), перейдите в раздел Computer Configuration -> Administrative Templates -> Windows Components -> Remote Desktop Services -> Remote Desktop Session Host -> Connections. Включите политику Allow remote start of unlisted programsЛибо создайте параметр реестра fAllowUnlistedRemotePrograms со значением 1:

reg add "HKEY_LOCAL_MACHINE\SOFTWARE\Policies\Microsoft\Windows NT\Terminal Services" /v fAllowUnlistedRemotePrograms /t REG_DWORD /d 1

- Перезагрузите удаленный компьютер.

Если вы хотите ограничить список локальных приложений, которые удаленный пользователь может запускать в виде RemoteApp, нужно для каждого приложения создать отдельную ветку в ветке реестра

HKLM\SOFTWARE\Microsoft\Windows NT\CurrentVersion\Terminal Server\TSAppAllowList\Applications

. Пример описания REG файла для публикации Adobe Reader в виде RemoteApp на RDS в рабочей группе без домена:

Windows Registry Editor Version 5.00 [HKEY_LOCAL_MACHINE\SOFTWARE\Microsoft\Windows NT\CurrentVersion\Terminal Server\TSAppAllowList\Applications\MyAdobeReaderApp] "CommandLineSetting"=dword:00000000 "RequiredCommandLine"="" "Name"="Adobe Reader" "Path"="C:\\Program Files\\Adobe\\Acrobat DC\\Acrobat\\Acrobat.exe" "ShortPath"="C:\\PROGRA~1\\Adobe\\Acrobat DC\\Acrobat\\Acrobat.exe" "IconPath"="C:\\PROGRA~1\\Adobe\\Acrobat DC\\Acrobat\\Acrobat.exe" "IconIndex"=dword:00000000 "ShowInTSWA"=dword:00000001 "SecurityDescriptor"=""

Настройка RDP клиента.

Теперь, на клиенте (на котором вы хотите показывать окно RemoteApp приложение), нужно настроить ярлык для RDP подключения.

- Откройте клиент

mstsc.exe

, введите имя (IP) удаленного RDP сервера и имя пользователя для входа - (Опционально) Настройте необходимые параметры удаленного подключения на остальных вкладках клиента RDP (проброс устройств, дисков, буфера обмена и т.д.)

- Сохраните настроенное подключение в файл с расширением

*.RDP

(Save As) - Откройте этот *.RDP файл с помощью любого текстового редактора. Добавьте в конец файла строки:

remoteapplicationmode:i:1

RemoteApplicationName:s:КАК ДОЛЖЕН НАЗЫВАТЬСЯ ЗАГОЛОВОК ОКНА ПРОГРАММЫ В ПАНЕЛИ

RemoteApplicationProgram:s:"ПУТЬ К ИСПОЛЬНЫЕМОМУ ФАЙЛУ ПРИЛОЖЕНИЯ НА RDP СЕРВЕРЕ"

DisableRemoteAppCheck:i:1

Prompt for Credentials on Client:i:0

Alternate Shell:s:rdpinit.exe - Если нужно задать дополнительные параметры запуска приложения, добавьте строку:

RemoteApplicationCmdLine:s:АРГУМЕНТЫ ЗАПУСКА ПРИЛОЖЕНИЯУбедитесь, что указанные опции не заданы выше в имеющихся параметрах RDP подключения. Это может вызвать конфликт.

- Сохраните файл с настройками RDP подключения.

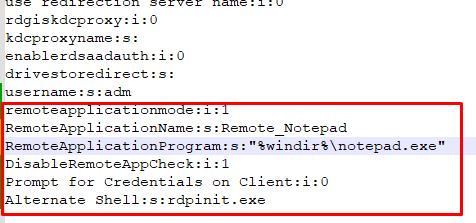

Например, для запуска обычного блокнота (

notepad.exe

) в виде RemoteApp, добавьте такие строки в RDP файл:

remoteapplicationmode:i:1

RemoteApplicationName:s:Remote_Notepad

RemoteApplicationProgram:s:"%windir%\notepad.exe"

DisableRemoteAppCheck:i:1

Prompt for Credentials on Client:i:0

Alternate Shell:s:rdpinit.exe

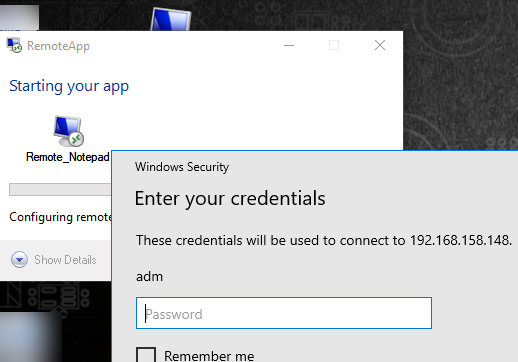

Запустите сохраненный RDP файл. Должно появится окно с запросом пароля, подтверждение что вы доверяете RDP сертификату и через некоторое время на вашем компьютере появится окно запущенного RemoteApp приложения.

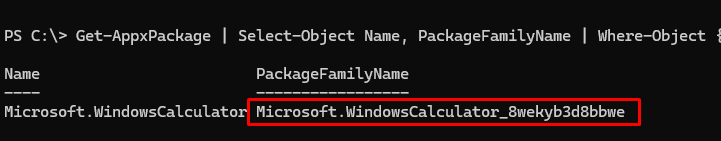

Для запуска приложения Microsoft Store в виде RemoteApp, нужно указать его имя в поле RemoteApplicationProgram в таком формате:

start shell:AppsFolder\Microsoft.WindowsCalculator_8wekyb3d8bbwe!App

В данном случае имя APPX нужно скопировать из значения

PackageFamilyName

и добавить в !App конце.

Get-AppxPackage | Select-Object Name, PackageFamilyName | Where-Object { $_.Name -like "*calc*" }

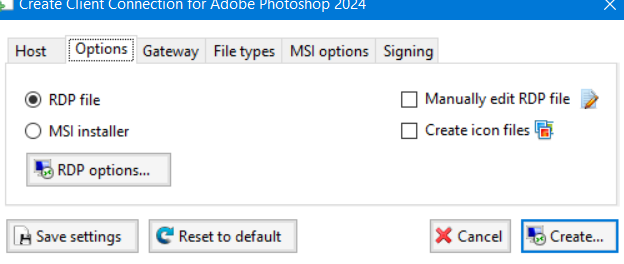

Если вам часто приходится создавать ярлыки для запуска RemoteApp, для удобной генерации RDP или MSI файлов для клиентов можно использовать бесплатную RemoteApp Tool (https://github.com/kimmknight/remoteapptool). Утилита позволяет в том числе настроить ассоциации файлов, изменить иконку и другие параметры RemoteApp приложения (позволяет в том числе настроить RDP хост, в том числе таймауты завершения отключенных сессий).

Описанный способ публикации RemoteApp на десктопных компьютерах с Windows 10 или 11 не требует развертывание отдельного сервера лицензирования RDS и приобретения терминальных лицензий (RDS CAL). Однако вы сможете подключиться к такому компьютеру только одной одновременной RemoteApp сессией (для обхода ограничения на количество одновременных RDP соединения с Windows 10/11 можно использовать RDP Wrapper).

Содержание

- Установка и настройка удаленных приложений «RemoteApp» и DIRECTUM

- Этапы установки и настройки удаленных приложений

- Настройка хост-сервера сеансов удаленных рабочих столов для размещения удаленных приложений RemoteApp

- Установка службы роли хост-сервера сеансов удаленных рабочих столов

- Установка программ

- Проверка параметров удаленного подключения

- Добавление программ в список удаленных приложений RemoteApp

- Создание RDP-файла и Создание пакета установщика Windows

- Создание RPD файла

- Создание пакета установщика Windows( MSI )

- Общее сведение

- Step by Step Windows 2019 Remote Desktop Services – Using the GUI

Установка и настройка удаленных приложений «RemoteApp» и DIRECTUM

Опубликовано:

8 декабря 2010 в 15:31

В последнее время очень много клиентов хотят использовать DIRECTUM через терминальные сервера. В этом блоге я расскажу про новую технологию Microsoft, которая называется RemoteApp.

Этапы установки и настройки удаленных приложений

Настройка хост-сервера сеансов удаленных рабочих столов для размещения удаленных приложений RemoteApp

Существуют предварительные требования к установке, которые необходимо выполнить перед настройкой Удаленные приложения RemoteApp для использования. В следующих разделах рассматривается настройка сервера для работы с Удаленные приложения RemoteApp.

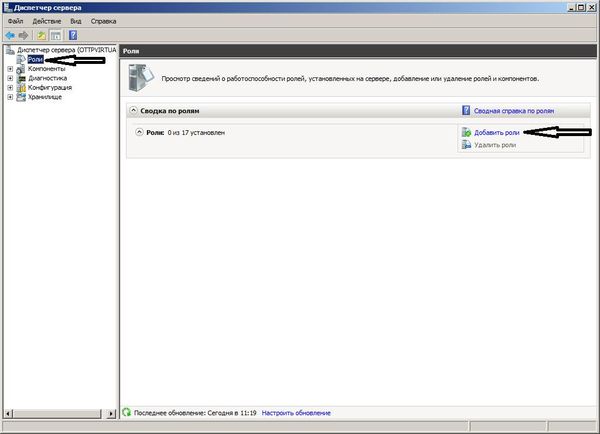

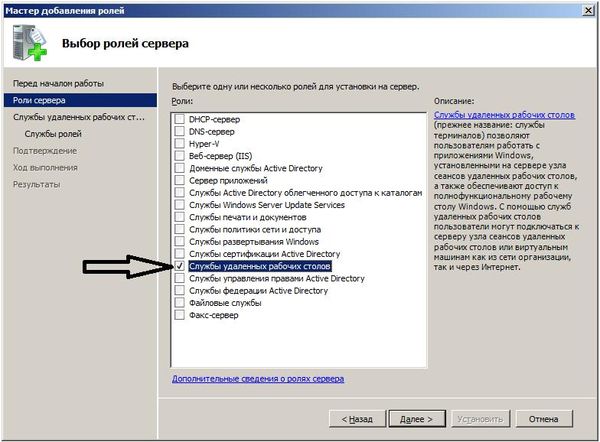

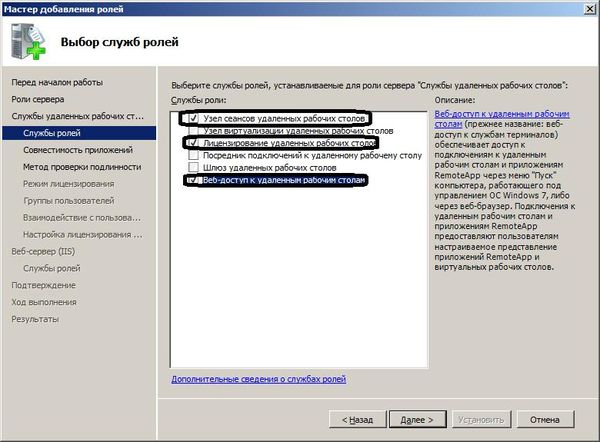

Установка службы роли хост-сервера сеансов удаленных рабочих столов

Диспетчер удаленных приложений RemoteApp устанавливается в составе службы роли Узел сеансов удаленных рабочих столов.

В этом разделе описывается порядок установки службы роли Узел сеансов удаленных рабочих столов.

Примечание: После установки службы роли Узел сеансов удаленных рабочих столов необходимо перезагрузить компьютер.

Минимальным требованием для выполнения этой процедуры является членство в локальной группе Администраторы (или эквивалентной ей группе) на сервере узла сеансов удаленных рабочих столов.

Рекомендации по оборудованию сервера:

Установка службы роли хост-сервера сеансов удаленных рабочих столов

2. В группе Сводка по ролям выберите Добавить роли.

4.На странице Выбор ролей сервера установите флажок Службы удаленных рабочих столов и нажмите кнопку Далее.

13. На странице Веб- сервер (IIS ) нажмите на кнопку Далее.

16. На странице Ход выполнения установки будет отображаться ход выполнения установки.

17. На странице Результаты установки будет предложено перезапустить сервер для завершения процесса установки. Нажмите кнопку Закрыть, а затем кнопку Да, чтобы перезапустить сервер.

18. После перезапуска сервера и входа в компьютер с использованием той же учетной записи пользователя установка завершится. При появлении страницы Результаты установки убедитесь, что установка сервера Узел сеансов удаленных рабочих столов выполнена

Установка программ

Приложения следует устанавливать на удаленный сервер после установки службы роли Узел сеансов удаленных рабочих столов. Приложения на сервер Узел сеансов удаленных рабочих столов устанавливаются так же, как и на локальный рабочий стол. Тем не менее следует убедиться, что приложения устанавливаются для всех пользователей, а все необходимые компоненты приложений устанавливаются локально на сервер Узел сеансов удаленных рабочих столов.

В нашем случае, мы будем устанавливать систему DIRECTUM и Microsoft Office.

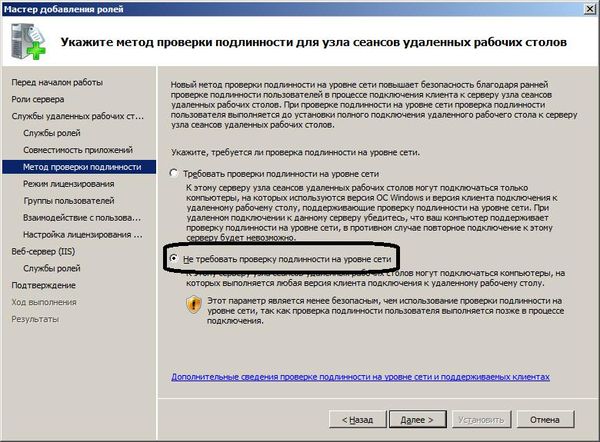

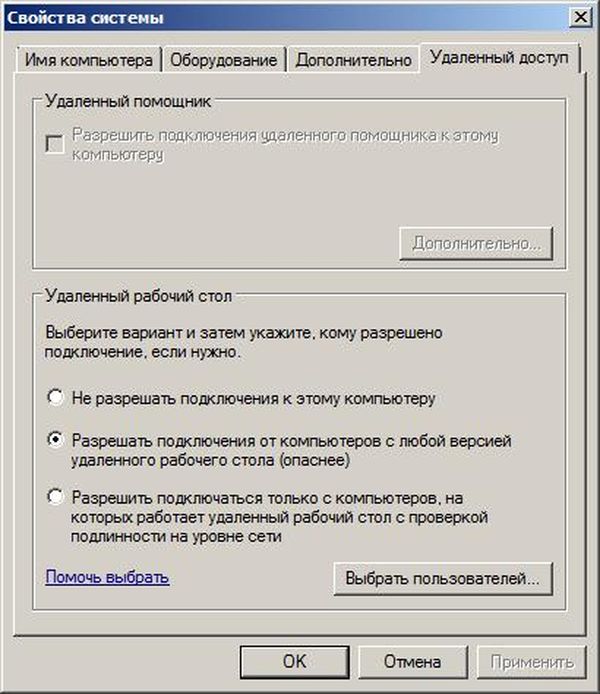

Проверка параметров удаленного подключения

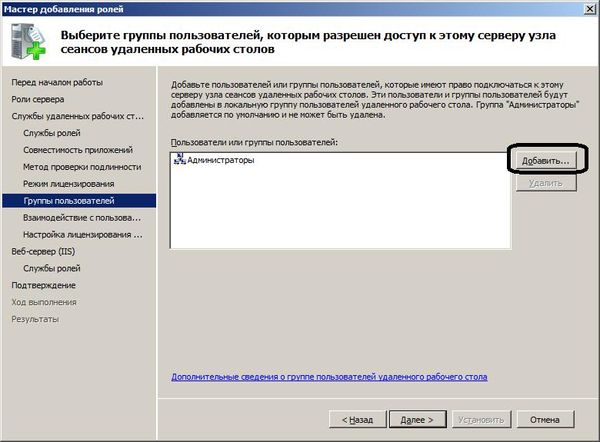

По умолчанию удаленные подключения включены сразу после установки службы роли Узел сеансов удаленных рабочих столов. Чтобы добавить пользователей и группы, которым требуется подключение к серверу Узел сеансов удаленных рабочих столов, и проверить или изменить параметры удаленного подключения, можно использовать следующую процедуру.

Минимальным требованием для выполнения этой процедуры является членство в локальной группе Администраторы (или эквивалентной ей группе) на сервере узла сеансов удаленных рабочих столов.

Чтобы проверить параметры удаленного подключения:

3.1. Разрешать подключения от компьютеров с любой версией удаленного рабочего стола (менее безопасно)

3.2. Разрешать подключения только от компьютеров с удаленным рабочим столом с сетевой проверкой подлинности (безопасность выше)

3.3. Для получения дополнительных сведений о двух параметрах на вкладке Удаленный щелкните ссылку Помогите мне выбрать.

4. Чтобы добавить пользователей и группы, которые необходимо подключить к серверу Узел сеансов удаленных рабочих столов с помощью удаленного рабочего стола, выберите пункт Выбрать пользователей, а затем нажмите кнопку Добавить. Добавляемые пользователи и группы добавляются в группу «Пользователи удаленного рабочего стола».

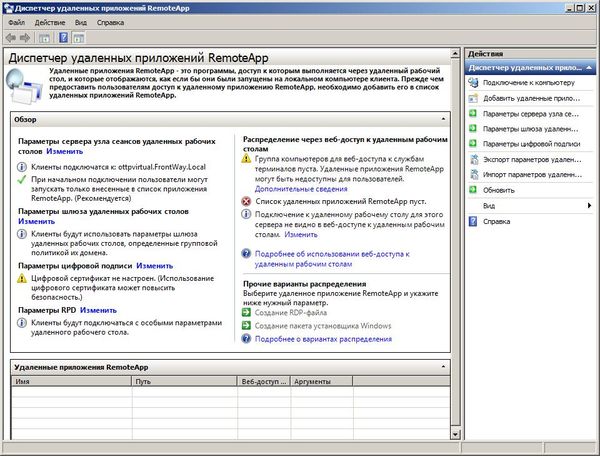

Добавление программ в список удаленных приложений RemoteApp

Чтобы сделать программу доступной для пользователей удаленно через Диспетчер удаленных приложений RemoteApp, необходимо добавить ее в список Приложения RemoteApp.

Минимальным требованием для выполнения этой процедуры является членство в локальной группе Администраторы (или эквивалентной ей группе) на сервере узла сеансов удаленных рабочих столов.

Чтобы добавить программу в список удаленных приложений RemoteApp :

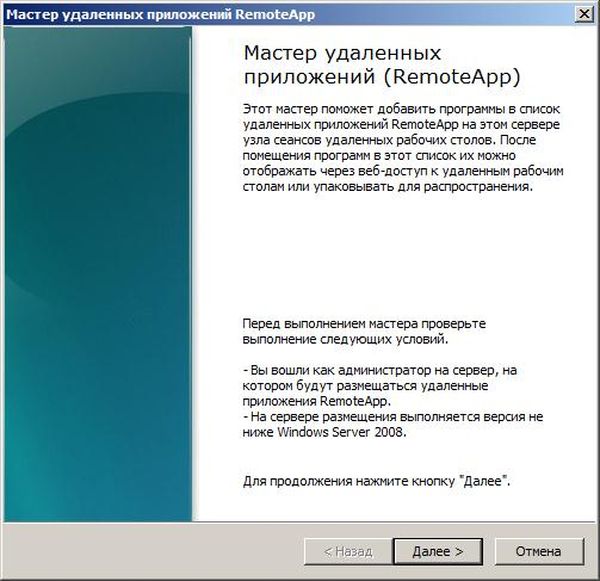

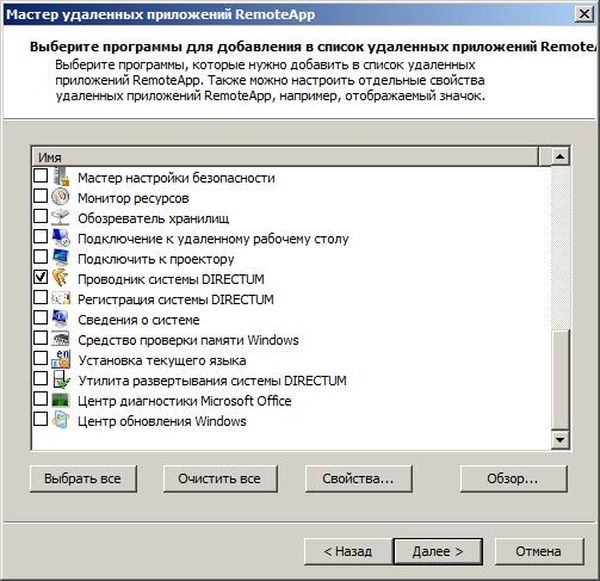

3. На странице Мастер удаленных приложений (RemoteApp ) нажмите кнопку Далее.

4. На странице Выберите программы для добавления в список удаленных приложений RemoteAppустановите флажки рядом с теми программами, которые следует добавить в список Удаленные приложения RemoteApp. Можно выбрать несколько программ, в нашей ситуации выбираем DIRECTUM и Microsoft Office Application (Excel и Word). Нажмите на кнопку Далее.

5. На странице Мастер удаленных приложений RemoteApp нажмите на кнопку Готов.

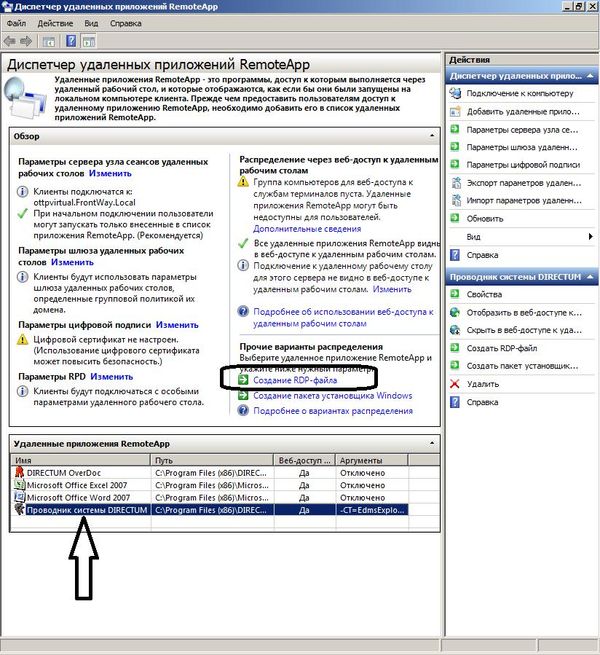

Создание RDP-файла и Создание пакета установщика Windows

Создание RPD файла

С помощью мастера RemoteApp можно создать файл протокола удаленного рабочего стола (RDP-файл) из любого приложения в списке Удаленные приложения RemoteApp.

Минимальным требованием для выполнения этой процедуры является членство в локальной группе Администраторы (или эквивалентной ей группе) на сервере узла сеансов удаленных рабочих столов, который требуется настроить.

Чтобы создать RDP-файл:

3. В области Действия для программы или выбранных программ щелкните Создание RDP-файла.

4. На странице Мастер удаленных приложений нажмите кнопку Далее.

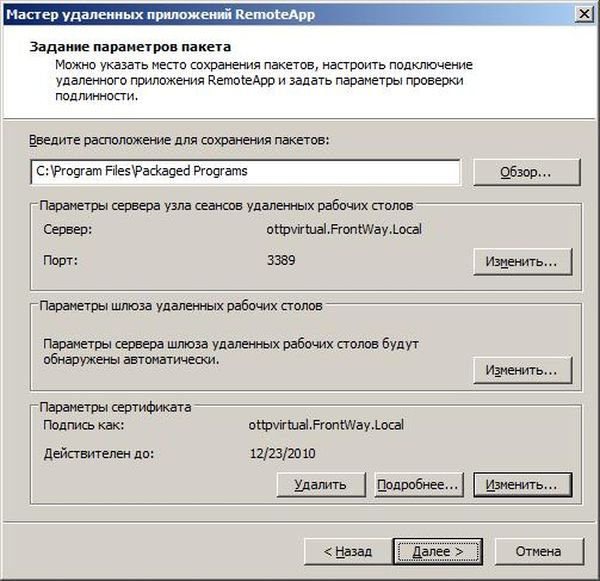

5. На странице Задание параметров пакета выполните следующие действия:

5.1.В поле Введите расположение для сохранения пакетов примите расположение по умолчанию или нажмите кнопку Обзор, чтобы указать новое расположение для сохранения RDP-файла.

7. На странице Просмотр параметров нажмите кнопку Готово.

Создание пакета установщика Windows( MSI )

С помощью мастера RemoteApp можно создать пакет установщика Microsoft Windows (.msi) из любого приложения в списке Удаленные приложения RemoteApp.

Минимальным требованием для выполнения этой процедуры является членство в локальной группе Администраторы (или эквивалентной ей группе) на сервере узла сеансов удаленных рабочих столов.

Чтобы создать пакет установщика Windows

5.1. В поле Введите расположение для сохранения пакетов примите расположение по умолчанию или нажмите кнопку Обзор, чтобы указать новое расположение для сохранения пакета установщика Windows.

5.4. Для того, чтобы подписать файл цифровой подписью, в области Параметры сертификата нажмите кнопку Сменить, чтобы выбрать или изменить сертификат. Выберите нужный сертификат и нажмите кнопку ОК.

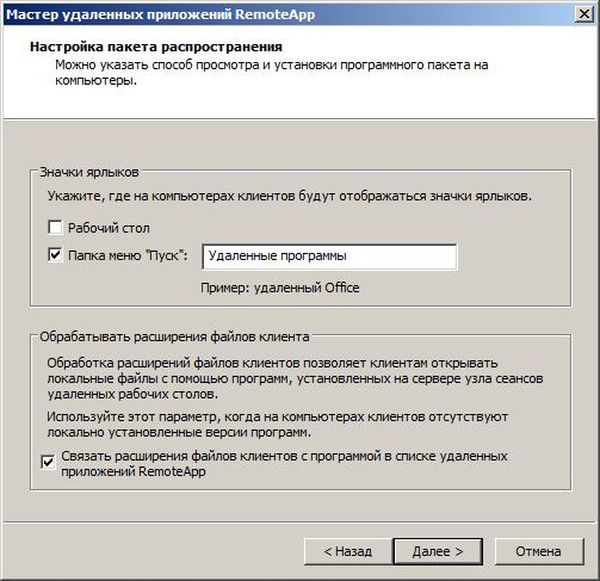

7. На странице Настройка пакета распространения выполните следующие действия:

7.1. В области Значки ярлыков укажите, где будет располагаться ярлык программы на клиентских компьютерах.

7.2. В области Обрабатывать расширения файлов клиента укажите, будет ли данная программа обрабатывать расширения имен файлов клиентов.

Если сопоставить расширения имен файлов на клиентском компьютере с Удаленное приложение RemoteApp, все расширения имен файлов, обрабатываемые приложением на сервере Узел сеансов удаленных рабочих столов, также будут сопоставлены на клиентском компьютере с Удаленное приложение RemoteApp. Обратите внимание, что пользователи не получают запроса на подтверждение обработки сервером Узел сеансов удаленных рабочих столов расширений файлов для приложения.

Чтобы просмотреть, какие расширения имен файлов сопоставлены с приложением на сервере Узел сеансов удаленных рабочих столов, нажмите кнопку Пуск, выберите пункт Панель управления, а затем дважды щелкните компонент Программы по умолчанию. Нажмите кнопку Сопоставление типа файла или протокола программе, чтобы просмотреть расширения имен файлов и связанные с ними по умолчанию программы.

После завершения работы мастера в новом окне будет открыта папка, в которой был сохранен пакет установщика Windows. Таким образом можно убедиться, что пакет установщика Windows (.msi) был создан.

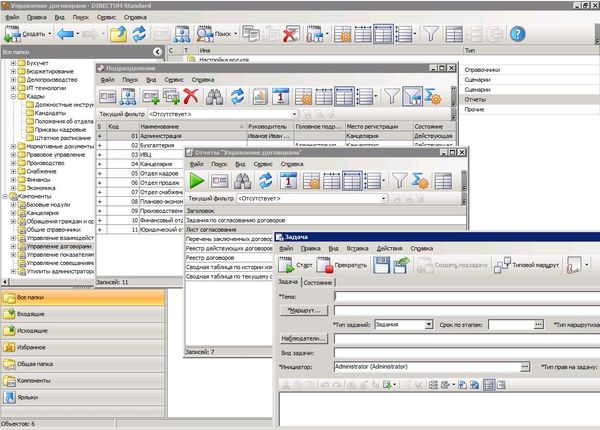

Тестирование системы DIRECTUM в режиме RemoteApp

Общее сведение

В режиме RemoteaApp, система DIRECTUM работает в полном режиме, это значит, что все компонентов системы доступны.

Для подключения к системе DIRECTUM в режиме RemoteApp:

Источник

Step by Step Windows 2019 Remote Desktop Services – Using the GUI

A step by step guide to build a Windows Server 2019 Remote Desktop Services deployment.

I posted this before based on Windows Server 2012 R2 RDS and thought it was high time to update this post to a more modern OS version.

I will provide all the steps necessary for deploying a single server solution using the GUI tools.

Although it is called a single server installation, we will need 2 servers as shown below.

Software used in this guide:

Windows Server 2019 ISO (evaluation can be downloaded here: https://www.microsoft.com/en-us/evalcenter/evaluate-windows-server-2019).

SQL Server 2017 Express x64 (free version can be downloaded here: https://www.microsoft.com/en-us/download/details.aspx?id=55994).

SQL Server 2016 Native Client (free version can be downloaded here: https://www.microsoft.com/en-us/download/details.aspx?id=52676. After clicking the download button select ENU\x64\sqlncli.msi). Although I’m installing SQL Express 2017, there are no newer client tools available.

This guide will not focus on building a domain using a single domain controller and adding the second server as a member server to this domain.

Also some basic knowledge is assumed in this guide. I will not detail how to create a Security Group and adding a computer account to it. I will also not detail how to install SQL Express, or adding logins to a SQL Server Instance security context. If you need extra help with this, Bing it or drop me a mail with details, and I will provide steps to continue.

I will be using Hyper-V on my Windows 10 1809 laptop and I have prepared 2 servers:

Added Active Directory Domain Services as a role

Configured this server as a Domain Controller in a new forest: it-worxx.lab

ITWRDS (1 vCPU, 1024MB memory, dynamic, 60GB Harddisk)

IPv4 192.168.0.10/24, DNS server 192.168.0.4

Configured it as a member server in the it-worxx.lab domain

Installing the Remote Desktop Services Roles

Log on to the Domain Controller, and in Server Manager right-click the All Servers node and add the second server using the Add Servers command (or select the All Servers node, click Manage and click Add Servers).

Now that all servers needed in this deployment scenario are present, click Manage, and click Add Roles & Features.

Before you begin

Click Next.

Select Installation Type

Select Remote Desktop Services installation.

Click Next.

Select Deployment Type

Although Quick Start might be a valid option for a single server deployment, leave the default selected. This will explain the steps necessary to install Remote Desktop Services in greater detail.

Click Next.

Select Deployment Scenario

Select Session-based desktop deployment.

Click Next.

Review Role Services

Review the services that will be installed.

Click Next.

Specify RD Connection Broker server

Click the member server and click the Add button.

Click Next.

Specify RD Web Access server

Check Install the RD Web Access role on the RD Connection Broker server.

Click Next.

Specify RD Session Host server

Click the member server and click the Add button.

Click Next.

Confirm selections

Check Restart the destination server automatically if required.

Click Deploy.

View progress

Wait until all role services are deployed and the member server has restarted.

Click Close.

In Server Manager click Remote Desktop Services and scroll down to the overview.

As you can see the deployment is missing a RD Gateway server and a RD Licensing server.

Click the Add RD Licensing server button.

Select a server

Click the domain controller and click the Add button.

Click Next.

Confirm selections

Click Add.

View progress

Wait until the role service is deployed. No restart is needed.

Click Close.

Click the Add RD Gateway server button.

Select a server

Click the member server and click the Add button.

Click Next.

Name the self-signed SSL certificate

The wizard creates a self-signed certificate. We will deal with certificates in this deployment in a little bit. We will replace the self-signed certificate.

Enter the external Fully Qualified Domain Name which you will also use for the Web Access URL. In my case, for lack of a better name, I used “rds.it-worxx.nl”. I didn’t want to use “remote.it-worxx.nl” or “desktop.it-worxx.nl” or anything else.

Click Next.

Confirm selections

Click Add.

View progress

Wait until the role service is deployed. Again, no restart is needed.

Notice that “rds.it-worxx.nl” was configured for the deployment.

Also notice that even more certificate configuring is needed, but we’ll get to that later. Pay no attention to it for now. The same goes for the RD Gateway properties for the deployment. We’ll get to that later.

Click Close.

Review role installation and setting License Mode

Let’s have a quick look at the configuration we have so far.

In Server Manager, Remote Desktop Services, Overview, click Tasks and click Edit Deployment Properties.

Configure the deployment

Review the RD Gateway settings and notice what settings are available.

Click RD Licensing.

Configure the deployment

Notice that an RD License server is available, but no license type is selected yet.

I selected Per User, but since this is just a guide setup, it really doesn’t matter.

Click RD Web Access.

Configure the deployment

By default the RD Web Access IIS application is installed in /RdWeb.

This is for Windows Server 2012 R2 RDS, but it also works for Windows Server 2019 RDS.

Click Certificates.

Configure the deployment

Notice that the certificate level currently has a status of Not Configured.

As you can see, certificates are used for different goals within the deployment.

The RD Gateway certificate is used for Client to gateway communication and needs to be trusted by the clients. Either install the self-signed certificate on all clients, or use a certificate for which the complete certificate chain is already trusted by all clients. As it said in the wizard, the external FQDN should be on the certificate.

The RD Web Access certificate is used by IIS to provide a server identity to the browser clients.

The RD Connection Broker actually has two goals for which it needs certificates. To enable single sign on (server to server authentication), and for publishing (signing RDP files). If you look in the deployment you’ll see that the Connection Broker is now configured to use “itwrds.it-worxx.lab”, so we have to change it to use an external FQDN as well.

If we use the same FQDN for all goals described above, we need only 1 certificate, and only 1 external IP address.

We’ll come back to this wizard later to assign the certificate. First order of business is to change the internal FQDN for the Connection Broker to an external FQDN.

Click OK (no reason why we shouldn’t commit the change we made on the licensing tab, remember?)

Changing the Connection Broker FQDN to an externally resolvable FQDN

Open DNS Manager on the domain controller and browse to Forward Lookup Zones.

Right click Forward Lookup Zones and click New Zone… Go through this wizard accepting the defaults until you have to enter a Zone Name.

Enter the external FQDN which will also be used by the Connection Broker.

Finish the rest of the wizard accepting the defaults.

Browse to the newly created zone.

Right click the newly created zone and click New Host (A or AAAA)…

New Host

Leave the Name field blank, but enter the member server’s (holding the RD Connection Broker role) IPv4 address.

Click Add Host.

Now the configuration will be able to resolve “rds.it-worxx.nl” to the server holding the Connection Broker role, and this will work because “rds.it-worxx.nl” is also on the certificate that we will configure later.

Create a new Global Security Group called “RD Connection Brokers” and add the computer account for the member server to it as a group member.

We need this group to be able to convert the RD Connection Broker to a highly available RD Connection Broker. You’ll see why we need to do this in a few steps.

Reboot the member server to let it know it’s a member of the RDS Connection Brokers security group.

The next steps in re-configuring the RD Connection Broker depend on an SQL database shared by all Connection Brokers in the deployment. Without this configuration the RD Connection Broker will rely on the Windows Internal Database that was created during the initial deployment of the roles.

Install SQL Express on the Domain Controller (or use an existing SQL Server if you already have one).

It’s not best practice to install SQL onto a Domain Controller, but it’ll do for this guide.

Here’s a list of needed features:

Use the Default Instance (so click Default, and do not leave the wizard’s selection on Named instance: SQLEXPRESS).

Set the SQL Service to start using SYSTEM because the default account of SQLSERVER cannot be used on a Domain Controller.

When the installation is done open SQL Configuration manager and browse to Client Protocols under SQL Native Client 11.0 Configuration.

Check if TCP/IP is enabled under Client Protocols. SQL Express install enables this by default, but check it just to be sure, especially if you use an existing SQL Server.

Browse to Protocols for MSSQLSERVER under SQL Server Network Configuration.

Enable TCP/IP. If this is a new SQL installation, this will be disabled by default.

Restart the SQL Server service if you changed this setting.

On the SQL Server, make sure port 1433 is not being blocked by Windows Firewall.

I added the SQL Server executable to the exception list to allow all inbound traffic, but TCP 1433 inbound should suffice.

If you installed SQL Server using the default folder locations, the sqlservr.exe executable is found in “C:\Program Files\Microsoft SQL Server\MSSQL14.MSSQLSERVER\MSSQL\Binn”.

Open SQL Server Management Studio, connect to the default instance on the Domain Controller and browse to Logins under Security.

Remember the Management Studio is no longer available with the SQL Server download, but is a different download.

Right click Logins and click New Login…

Login – New

Click Search…

Select User, Service Account, or Group

Click Object Types… and select Group.

Type the RDS Connection Brokers security group name and click Check Names.

Click OK.

Login – New

Click Server Roles and select dbcreator.

Click OK.

We have just effectively granted the RDS Connection Broker server the right to create databases.

We need this because the RDS Connection Broker service will try to migrate from WID (Windows Internal Database to a (high available) SQL Server instance when we convert the Broker to a high available broker.

Install the SQL Native Client on the member server (Client Components only). If you used the member server in this setup to install the SQL Management Studio, you can skip this step because the Native Client was installed with installing the Management Studio.

Everything we need is in place to convert the RD Connection Broker, so let’s do just that.

In Server Manager click Remote Desktop Services and scroll down to the overview.

Right click RD Connection Broker and click Configure High Availability.

Before you begin

So we’re building a single node cluster here 😉

Look at the pre-requisites.

If you have more than one RD Connection Broker they need to be configured using DNS Round Robin.

Configure RD Connection Broker for High Availability

Since we just installed an SQL Server for this, leave the default selected. You’d use the other option for instance if you’d like to use Azure SQL for this deployment.

Click Next.

Configure RD Connection Broker for High Availability

DNS name for the RD Connection Broker cluster:

The DNS Zone name we configured in DNS earlier: rds.it-worxx.nl

Connection string:

DRIVER=SQL Server Native Client 11.0;SERVER=ITWDC;Trusted_Connection=Yes;APP=Remote Desktop Services Connection Broker;DATABASE=ITWRDCB

Folder to store database files:

C:\Program Files\Microsoft SQL Server\MSSQL14.MSSQLSERVER\MSSQL\DATA

I used the instance default folder.

Confirmation

If you get an error before this page:

Progress

If you get an error on this page:

The RD Connection Broker is now in High Availability Mode, and configured as “rds.it-worxx.nl” and we are finally ready to complete the configuration.

In Server Manager, Remote Desktop Services, Overview, click Tasks and click Edit Deployment Properties, then click Certificates.

Configure the deployment

Click RD Connection Broker – Enable Single Sign On and click Select Existing certificate.

So click Apply. This takes a little while, be patient.

Configure the deployment

Click RD Connection Broker – Publishing and click Select Existing certificate.

Click Apply. This again takes a little while, be a little more patient.

Configure the deployment

Click RD Web Access and click Select Existing certificate.

Note: Did you notice the warning when you select RD Web Access?

Click Apply again. This takes another little while longer, be slightly more patient.

Configure the deployment

Last one. Click RD Gateway and click Select Existing certificate.

Click OK to apply the final certificate step.

Configured all servers, configured certificates..

One thing left to do: Tell our RDS environment exactly what to publish.

Publishing resources to your users

In fact you can use this setup to either provide full desktop sessions on the Session Host, or you can choose to publish only applications on the Session Host.

Let’s publish full desktop sessions.

In Server Manager, Remote Desktop Services, Session Collections, click Tasks and click Create Session Collection.

Before you begin

Review the requirements. This won’t be an issue in this setup, but you could restrict access to this collection by selecting a select group of people.

Click Next.

Name the collection

Enter a descriptive name. This name will be displayed under its icon in the Web Access interface.

Click Next.

Specify RD Session Host servers

Click the member server and click the Add button.

Click Next.

Specify user groups

You can limit access to the resource here if you want. Add one or more groups to restrict access to these groups only. In this setup the default selection of Domain Users will do fine. Groups you specify here will be added to the list of groups of users that are allowed to connect using RDP to the Session Host server(s).

Click Next.

Specify user profile disks

User profile disks are not in focus in this guide. Since I have no file shares configured in this setup, uncheck Enable user profile disks for now.

Click Next.

Confirm selections

Review the information and click Create.

View Progress

Wait until the collection is created and the server is added to the collection.

Click Close.

Time to test the setup!

On a machine that has access to your test setup (you may have to add the external FQDN to your hosts file if you didn’t publish it to the internet) open https://rds.it-worxx.nl/rdweb

Hey! At least the RD Web Access application works 🙂

Enter a valid username and password (IT-WORXX\username or username@it-worxx.lab).

Create a user for this, or simply use the domain admin account.

Click Sign in.

After logging in you are presented with the full desktop session collection we created.

After clicking the Full Desktop icon you get the warning that devices are going to be redirected.

And when you click Connect, you connect 🙂

Источник

На чтение1 мин

Опубликовано

Обновлено

RemoteApp — это технология, позволяющая работать с удаленными приложениями так, как будто они находятся на локальном компьютере. В Windows Server 2019 эта возможность была значительно усовершенствована, что делает ее использование еще более удобным и функциональным.

Одним из самых популярных приложений, которые используют RemoteApp, является 1С: Предприятие. Благодаря RemoteApp пользователи могут запускать и работать с 1С без установки самой программы на своих компьютерах. Это облегчает рутинные процессы по обновлению и поддержке 1С, а также повышает безопасность данных, так как все обработки выполняются на сервере.

Традиционно для использования RemoteApp необходим домен, однако в Windows Server 2019 появилась возможность настроить RemoteApp без домена. Это особенно удобно для малых компаний или ситуаций, когда не требуется сложная инфраструктура с доменным контроллером.

Настройка RemoteApp Windows Server 2019

Вот пошаговая инструкция по настройке RemoteApp на Windows Server 2019:

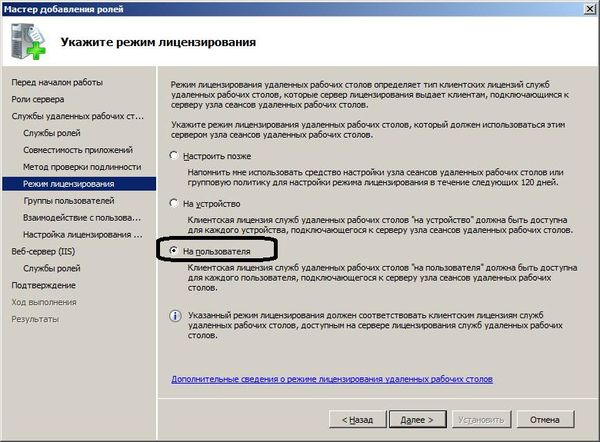

- Установите роль «Remote Desktop Services» на сервере. Для этого откройте «Server Manager», выберите «Add Roles and Features» и следуйте инструкциям мастера установки. Убедитесь, что вы выбрали следующие компоненты:

- — «Remote Desktop Session Host»

- — «Remote Desktop Licensing»

- — «Remote Desktop Gateway»

- Настройте лицензирование Remote Desktop. Для этого в «Server Manager» откройте «Remote Desktop Licensing Manager», выберите сервер, щелкните правой кнопкой мыши и выберите «Activate Server». Следуйте инструкциям мастера активации.

- Настройте «RemoteApp Collection». Для этого откройте «RemoteApp Manager» в «Server Manager». Нажмите «Add RemoteApp Programs» и выберите программы, которые вы хотите предоставить в качестве RemoteApp. Убедитесь, что вы выбрали 1С.

- Настройте настройки доступа Remote Desktop. Для этого в «Server Manager» откройте «Remote Desktop Gateway Manager», создайте новую авторизацию и настройте правила доступа для пользователей.

- Настройте соединение RemoteApp на локальных компьютерах. Для этого откройте «Remote Desktop Connection» на локальном компьютере, введите адрес сервера в качестве «Computer» и войдите в систему с учетными данными пользователя, имеющего доступ к RemoteApp.

После этих настроек вы сможете запускать 1С и другие программы в режиме RemoteApp с любого локального компьютера, подключенного к серверу. Это удобно для предоставления доступа к приложениям в офисной среде или на удаленных рабочих местах.