SNMP (

Simple Network Management Protocol

) — это классический протокол для мониторинга и сбора информации о сетевых устройствах (сервера, сетевое оборудование, рабочие станции, принтеры и т.д.). Протокол SNMP довольно легкий, быстрый, для передачи данных использует UDP порты 161 и 162. В этой статье мы рассмотрим, как установить и настроить службу SNMP в Windows Server 2022/2019 и Windows 10/11.

Содержание:

- Установка службы SNMP в Windows Server 2022/2019

- Установка SNMP агента в Windows Server Core

- Установка службы SNMP в Windows 10/11

- Настройка службы SNMP в Windows Server и Windows 10/11

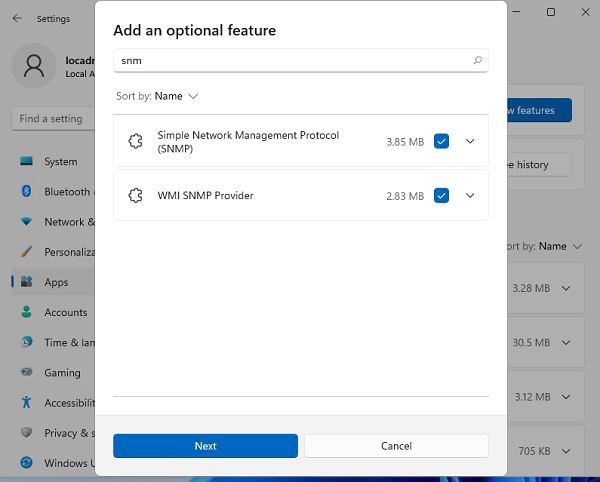

Установка службы SNMP в Windows Server 2022/2019

В Windows Server службу SNMP можно установить с помощью Server Manager.

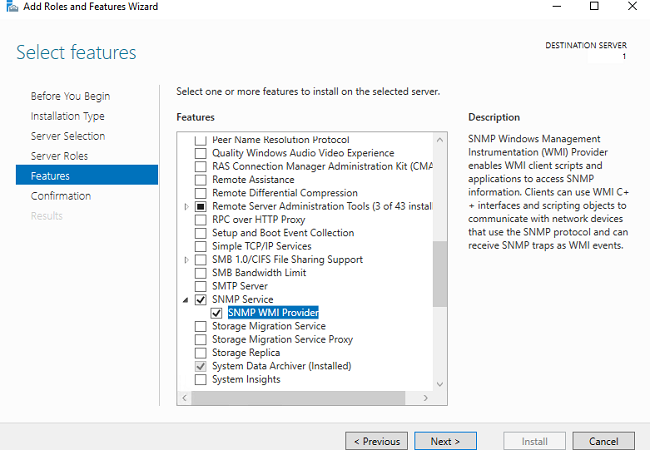

Выберите Add roles and features -> Features. Выберите SNMP Service (если нужно отметьте также SNMP WMI Providers).

Служба SNMP WMI Provider позволяет опрашивать SNMP устройство через WMI.

Нажмите Next -> Install и дождитесь окончания установки.

Установка SNMP агента в Windows Server Core

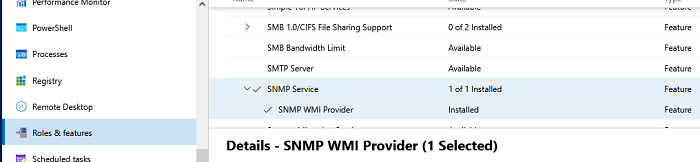

В Windows Server Core можно установить SNMP с помощью веб-интерфеса Windows Admin Center и PowerShell.

Если вы используете Windows Admin Center, подключитесь к хосту Windows Server, выберите Roles and Features -> SNMP Service.

Т.к. в Windows Server Core отсутствует графический интерфейс, а для его управления используется командная строка, вы можете установить службу SNMP из командной строки PowerShell.

Для установки ролей в Windows Server из PowerShell используется командлет Install-WindowsFeature.

Проверьте, что служба SNMP не установлена:

Get-WindowsFeature SNMP*

Установите роль SNMP и WMI провайдер:

Install-WindowsFeature SNMP-Service,SNMP-WMI-Provider -IncludeManagementTools

Проверьте, что службы SNMP запущены:

Get-Service SNMP*

В нашем примере SNMP служба запущена, а SNMPTRAP остановлена.

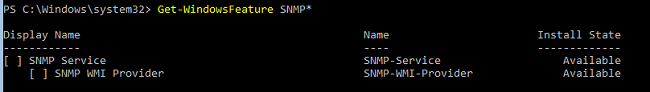

Установка службы SNMP в Windows 10/11

Вы можете использовать службу SNMP не только в Windows Server, но и в десктопных редакциях Windows 10 и 11.

В Windows 10/11 служба SNMP, вынесена в отдельный компонент Feature On Demand (как RSAT и OpenSSH).

Вы можете установить SNMP через панель Settings. Перейдите в Apps -> Optional features -> Add an optional feature -> View features.

В списке доступных компонентов выберите Simple Network Management Protocol (SNMP) и WMI SNMP Provider. Для начала установки нажмите Next (понадобится интернет подключение к серверам Microsoft).

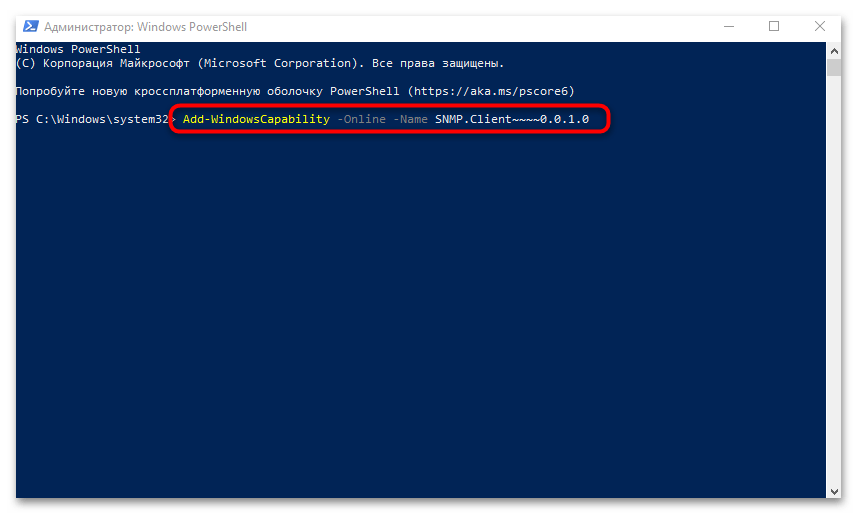

Для установки службы SNMP через PowerShell, используйте команду:

Add-WindowsCapability -Online -Name SNMP.Client~~~~0.0.1.0

Для установки службы SNMP без подключения к интернету, вам понадобится скачать ISO образ Windows 10/11 Features on Demand из личного кабинета на сайте лицензирования Volume Licensing Service Center (VLSC).

Для офлайн установки службы SNMP с такого ISO образа используется команда:

Add-WindowsCapability -Online -Name SNMP.Client~~~~0.0.1.0 -LimitAccess -Source \\msk-fs01\Distr\Windows-FOD\Win11\

Настройка службы SNMP в Windows Server и Windows 10/11

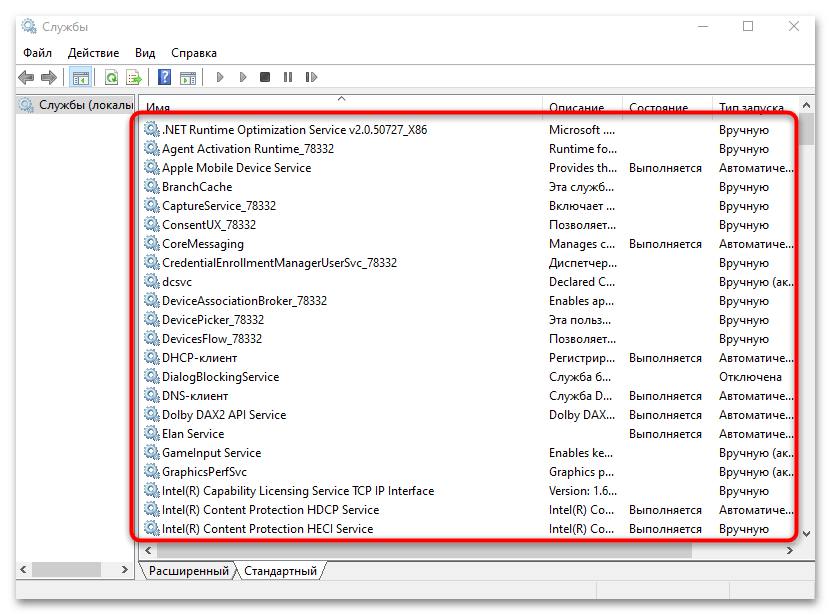

Вы можете настроить параметры службы SNMP в консоли services.msc. Найдите службу SNMP Services в списке и откройте ее свойства.

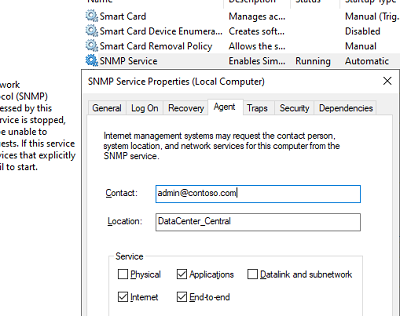

Обратите внимание, что у службы SNMP есть несколько дополнительных вкладок:

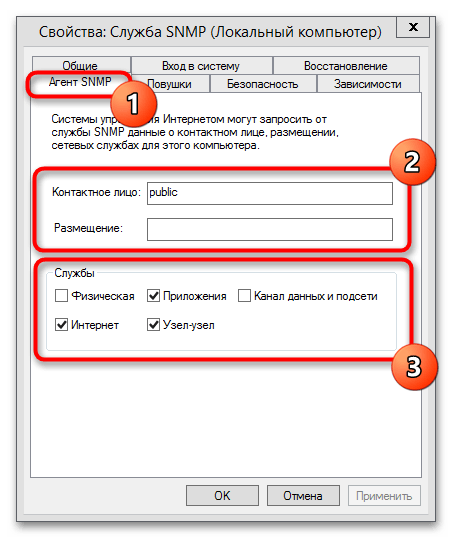

- Agent

- Traps

- Security

На вкладке Agent указывается базовая информация об устройстве (контакты администратора, местоположение). Здесь же можно указать тип информации, который может отправлять данное устройство при SNMP опросе.

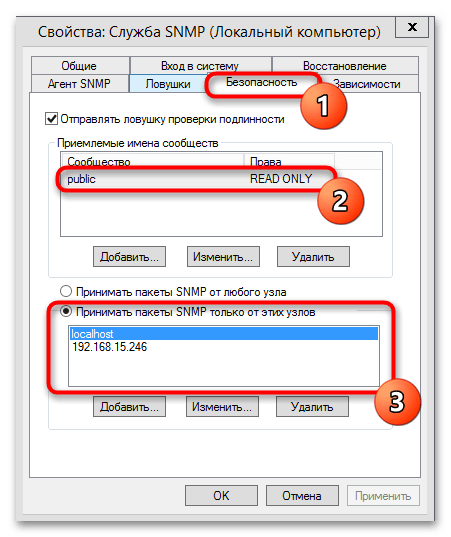

В старых версиях протокола SNMP (SNMP v.1 и SNMP v.2) для авторизации пользователя используется строка сообщества (community string). На вкладке Security можно создать несколько строк подключения.

Можно выбрать один из пяти уровней доступа для сообщества:

- READ ONLY — позволяет получать данные с устройства;

- READ WRITE — позволяет получать данные и изменять конфигурацию устройства;

- NOTIFY — позволяет получать SNMP ловушки;

- READ CREATE – позволяет читать данные, изменять и создавать объекты;

- NONE

Вы можете создать несколько community string. Для этого нужно задать имя и выбрать права/ Для мониторинга состояние сервера достаточно выбрать READ ONLY.

В списке Accept SNMP packets from these hosts можно указать имена/IP адреса серверов, которым разрешено опрашивать данное устройство. Если вы не хотите ограничивать список разрешенных устройств, оставьте здесь Accept SNMP packets from any hosts.

На вкладке Traps указываются адрес серверов, на который SNMP агент должен отправлять SNMP-ловушка (SNMP trap). SNMP Trap это широковещательный USP пакет, используемый для асинхронного уведомления менеджера (например, сообщение о критическом событии).

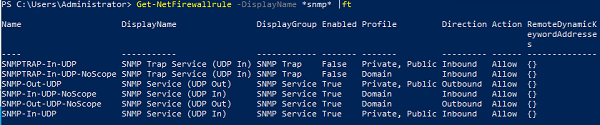

Не забудьте открыть в Windows Defender Firewall правила, разрешающие входящий и исходящий трафик для SNMP запросов и ловушек (TRAP). Нужные правила фаейрвола можно включить с помощью PowerShell.

В Windows Firewall есть несколько готовых правил для SNMP трафика:

Get-NetFirewallrule -DisplayName *snmp* |ft

- SNMPTRAP-In-UDP

- SNMPTRAP-In-UDP-NoScope

- SNMP-Out-UDP

- SNMP-In-UDP-NoScope

- SNMP-Out-UDP-NoScope

- SNMP-In-UDP

Можно включить все правила, или только определенное:

Get-NetFirewallrule -DisplayName *snmp* | Enable-NetFirewallRule

Get-NetFirewallrule SNMP-Out-UDP | Disable-NetFirewallRule

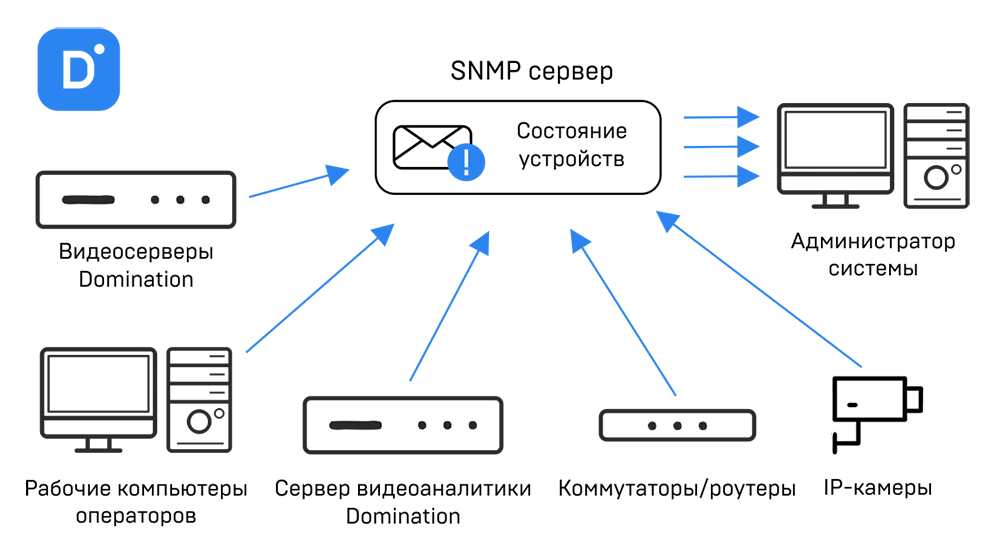

В списке служб Windows есть еще одна служба SNMP Trap. Она используется для получения сообщений от других SNMP агентов и пересылки на SNMP сервера (обычно это система мониторинга, опрашивающая устройства по SNMP, например PRTG или Zabbix).

Если вы настраиваете SNMP на Windows Server Core, вы не сможете использовать графический интерфейс службы SNMP для настройки ее параметров. Вместо этого придется вносить изменения в реестр с помощью PowerShell. Настройки службы SNMP хранятся в ветке реестра HKEY_LOCAL_MACHINE\SYSTEM\CurrentControlSet\Services\SNMP\Parameters.

Следующие команды зададут описание агента:

New-ItemProperty -Path "HKLM:\SYSTEM\CurrentControlSet\services\SNMP\Parameters\RFC1156Agent" -Name "sysContact" -Value "[email protected]" -PropertyType REG_SZ

New-ItemProperty -Path "HKLM:\SYSTEM\CurrentControlSet\services\SNMP\Parameters\RFC1156Agent" -Name "sysLocation" -Value "MSK_Datacenter1" -PropertyType REG_SZ

Для каждой ловушки SNMP придется создать отдельный ключ в HKLM\SYSTEM\CurrentControlSet\services\SNMP\Parameters\TrapConfiguration с именем community.

New-Item -Path "HKLM:\SYSTEM\CurrentControlSet\services\SNMP\Parameters\TrapConfiguration\public1"

Укажите разрешения для community:

New-ItemProperty -Path "HKLM:\SYSTEM\CurrentControlSet\Services\SNMP\Parameters\ValidCommunities" -Name "public1" -Value 4 -PropertyType DWord

Возможные значения:

- 1 — NONE

- 2 — NOTIFY

- 4 — READ ONLY

- 8 — READ WRITE

- 16 — READ CREATE

Для каждого community можно указать список серверов, с которых разрешено принимать запросы:

New-ItemProperty -Path "HKLM:\SYSTEM\CurrentControlSet\Services\SNMP\Parameters\PermittedManagers" -Name "1" -Value "server1.winitpro.ru" -PropertyType REG_SZ

Перезапустите службу SNMP для применения новых настроек из реестра:

Get-Service SNMP|Restart Service

Если нужно распространить эти SNMP настройки на множество компьютеров/серверов Windows в домене, используйте возможности внесения изменений в реестр через GPO.

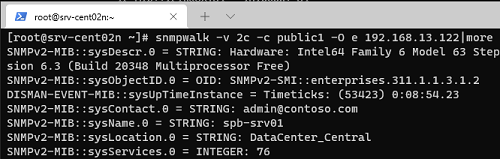

Проверить работу службы SNMP можно с помощью утилиты snmpwalk (доступна в любом Linux дистрибутиве):

# snmpwalk -v 2c -c public1 -O e 192.168.13.122

В этом примере мы опросили наш Windows хост через версию протокола SNMPv2.

Утилита вернула базовыую информацию о хосте (syscontact, sysname, syslocation) и довольно большое количество информации о состоянии сервера Windows.

This article shows you how to turn your Windows box into an SNMP-enabled host, using Net-SNMP.

Step 1: Installation

Go to Net-SNMP site. Follow the list of snapshots below to download and install the latest stable version of Net-SNMP.

Step 2: Configuration

Add Net-SNMP to the path. Go to “Control Panel”->”Performance and Maintenance”->”System”. Click “Advanced” Tab. Then click “Environment Variables”. From System Variables list, select Path, then click “Edit” button. Append “C:net-snmpbin” to Path variable value. Then click “OK”->”OK”->”OK” to save.

Select “Start”->”Run” to open a DOS prompt. Then at the prompt, type “snmpconf –i”. Then select C:/net-snmp/etc/snmp/snmp.conf to read the default setting in.

Select snmpd.conf, which is configuration file for the Net-SNMP SNMP agent. It’s documented on this SNMPD.CONF page. The snmp.conf file the configuration file for the Net-SNMP applications and it’s documented on this SNMP.CONF page.

The most basic configuration is to set up read and write communities and community strings. To do so, select 1 for “Access Control Setup”.

Select “3: a SNMPv1/SNMPv2c read-only access community name“. Hit Return key.

Enter “public” as the community string; you can enter any string you like. The community string works a bit like password. Then enter nothing for both “the hostname or network address to accept…” and for “The OID that this community ….”. By entering nothing, we specify that we will accept SNMP queries from all hostnames and all network addresses and that this community can view all MIBs installed on this SNMP agent.

Select “4: a SNMPv1/SNMPv2c read-write access community name“. Hit Return key.

Enter “public” as the community string. Then enter nothing for both “the hostname or network address to accept…” and for “The OID that this community ….”. By entering nothing, we specify that we will accept SNMP read-write queries for this community from all hostnames and all network addresses and that this community can view all MIBs installed on this SNMP agent.

To exit and save snmpd.conf, enter “finished” -> “finished” -> “quit”.

To verify the Net-SNMP has been configured correctly, go to C:net-snmpbin and double click “snmpd.exe” to run the SNMP agent.

You may see this warning message because SNMPD would try to bind to several TCP ports (161 for general SNMP messages and 162 for trap messages), just click “Unblock”. If you are not the admin of your machine, you might want to ask your admin whether you can run a SNMP agent on your machine.

You should see a terminal that looks like this. This is the log windows of snmpd.exe. Only close it if you want to kill snmpd.exe.

Now you are ready to poll network info from your SNMP-enabled box! At the prompt, type “snmpwalk –v 2c –c public localhost”. The “snmpwalk” command retrieves a subtree of management values using SNMP GETNEXT requests. It’s syntax is as followed:

snmpwalk [APPLICATION OPTIONS] [COMMON OPTIONS] [OID]

If no argument is given, snmpwalk will search the subtree rooted at SNMPv2-SMI::mib-2. The “-v 2c” option tells snmpwalk to use SNMP version 2c, whereas the “-c public” option specifies the public community string. Lastly, “localhost” option tells snmpwalk to query from localhost.

Все способы:

- Компоненты SNMP

- Устанавливаем SNMP

- Способ 1: Штатные «Параметры»

- Способ 2: «Windows PowerShell»

- Способ 3: «Панель управления»

- Настройки протокола

- Вопросы и ответы: 0

Компоненты SNMP

Прежде чем включить и настройки протокол SNMP, следует разобраться, что он собой представляет и из чего состоит. Это упростит понимание редактирования параметров. Вообще SNMP (Simple Network Management Protocol), как правило, используется для мониторинга и оповещения о событиях, которые происходят в сети и связаны с различными устройствами (сервера, принтеры, сетевое оборудование и другое). Протокол считается довольно быстрым и легким, при этом он использует UDP-порты 161 и 162 для передачи данных. Когда он включен, статистика производительности устройств сохраняется.

Существует несколько ключевых компонентов среды, которая управляется посредством протокола SNMP:

- SNMP Manager – представляет собой центральную систему, управляющуюся сетью и контролирующую ее, она в основном получает запросы.

- SNMP Agent – это процесс, предназначенный для отображения состояния и статистики сетевого узла в тот момент, когда он получает SNMP-запрос. Также он собирает, хранит и передает данные мониторинга.

- Управляемые устройства – это все сетевое оборудование, поддерживающее SNMP, которое будет отслеживаться.

- MIB SNMP – протокол использует структуру с иерархиями, использующую идентификаторы объектов для управления (на каждом сетевом сервере есть файлы MIB – к ним и запрашиваются данные мониторинга).

- OID SNMP – это идентификаторы объектов, которые организованы в MIB в виде древовидной структуры, где находится функция управления всех продуктов и устройств.

Также стоит отметить, что есть три версии протокола SNMP (v1, v2c и v3), причем последняя является самой безопасной и совместимой. Инструмент мониторинга используется для различных целей, в том числе для обнаружения сетевых устройств, управления ими, а также для обеспечения видимости производительности сетевого оборудования, анализа статистики о подключенных устройствах, запуска оповещений в случае проблем или несоответствий.

Устанавливаем SNMP

Протокол SNMP был предустановленной функций в ранних версиях операционной системы Windows, но теперь он считается устаревшим и необязательным, в особенности в Windows 10 версии 1809 и выше. Именно поэтому теперь, чтобы включить его, потребуется сначала инсталлировать его в систему, но делается это с помощью встроенных средств.

Способ 1: Штатные «Параметры»

Самый простой способ установить SNMP – инсталлировать его через обновленный интерфейс системных «Параметров» Windows 10:

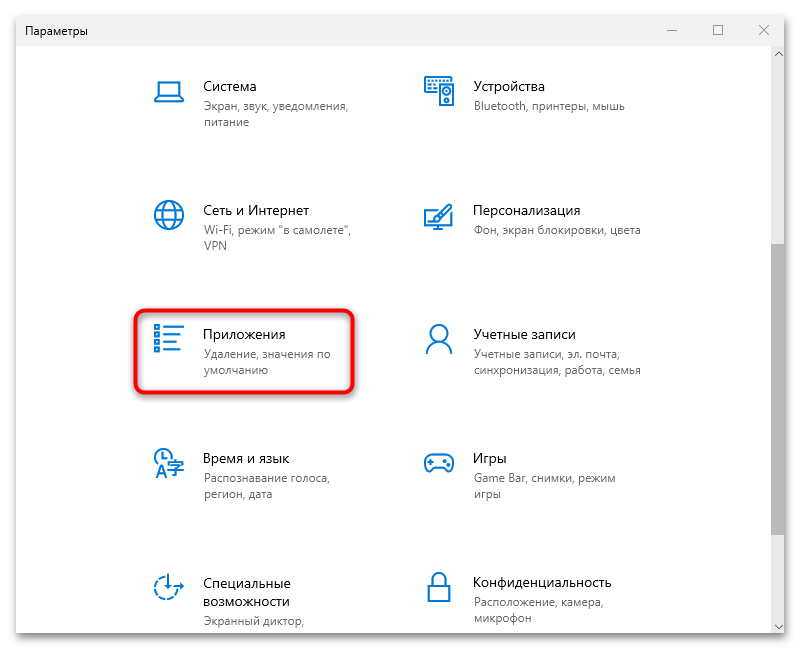

- Откройте приложение «Параметры» через меню «Пуск».

- Перейдите в раздел «Приложения».

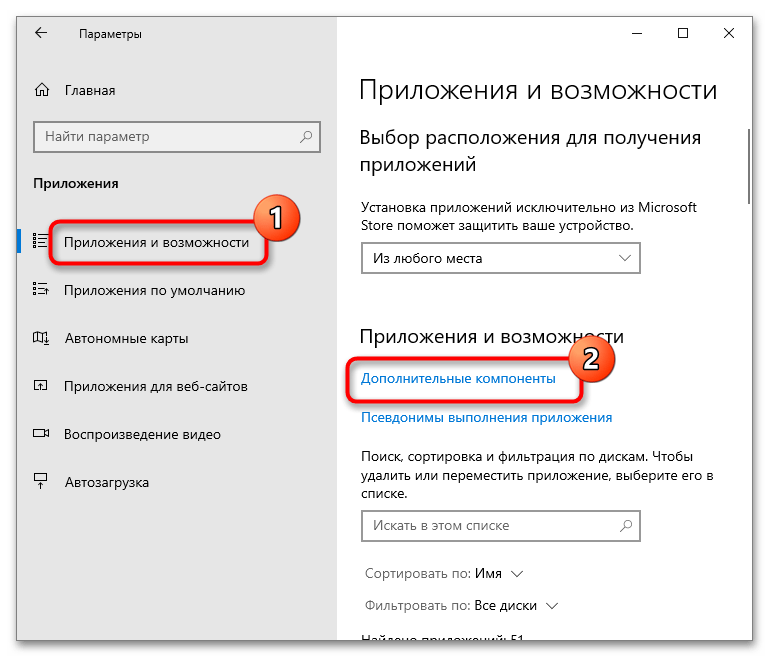

- На вкладке «Приложения и возможности» кликните по строке «Дополнительные компоненты».

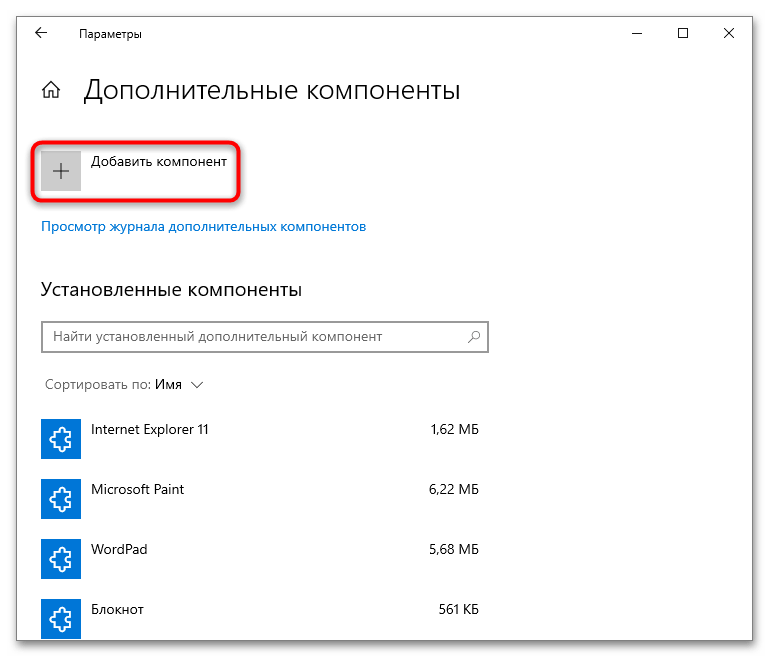

- Нажмите на строку «Добавить компонент». Отобразится список, где нужно отыскать SNMP-протокол, – в нем нажмите сперва на соответствующую строку, затем на кнопку «Установить».

После скачивания всех необходимых компонентов произойдет автоматическая установка, и настройки должны вступить в силу сразу. Теперь можно будет переходить к непосредственной настройке, но не исключено, что потребуется перезагрузка системы.

Способ 2: «Windows PowerShell»

Есть еще один способ установки службы SNMP – это использование специальной команды в консоли (потребуется доступ в интернет):

- Запустите «Windows PowerShell» от имени администратора. Для этого можно воспользоваться строкой системного поиска или кликом правой кнопкой мыши по «Пуску» (выбор пункта «Windows PowerShell (Администратор)»).

- В окне консоли вставьте команду

Add-WindowsCapability -Online -Name SNMP.Client~~~~0.0.1.0и нажмите на клавишу «Enter», чтобы выполнить ее.

Способ 3: «Панель управления»

Данный вариант подойдет, если вы используете раннюю версию Windows 10 или даже 8. В этом случае установка компонентов протокола осуществляется через классическую «Панель управления»:

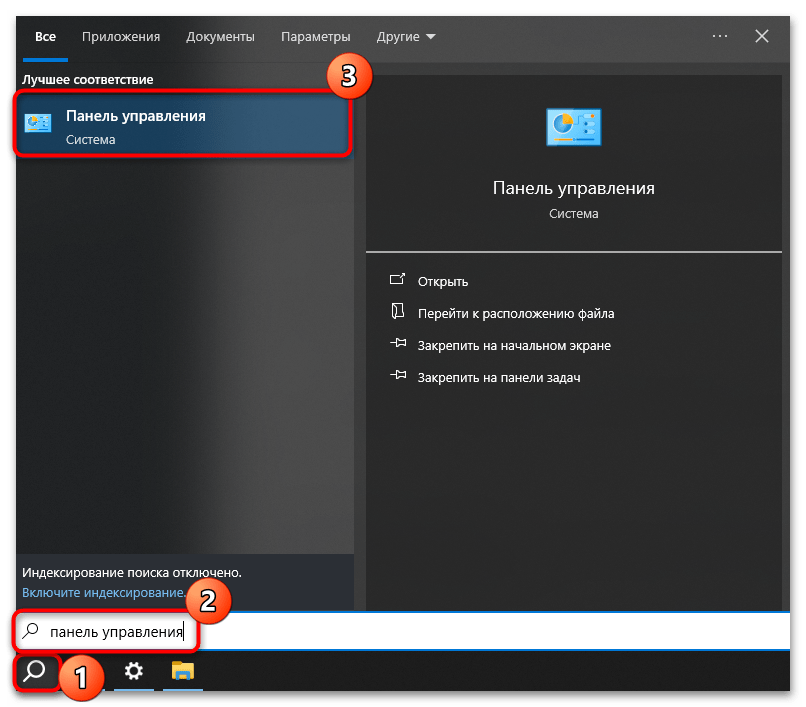

- Откройте «Панель управления», отыскав средство с помощью системного поиска.

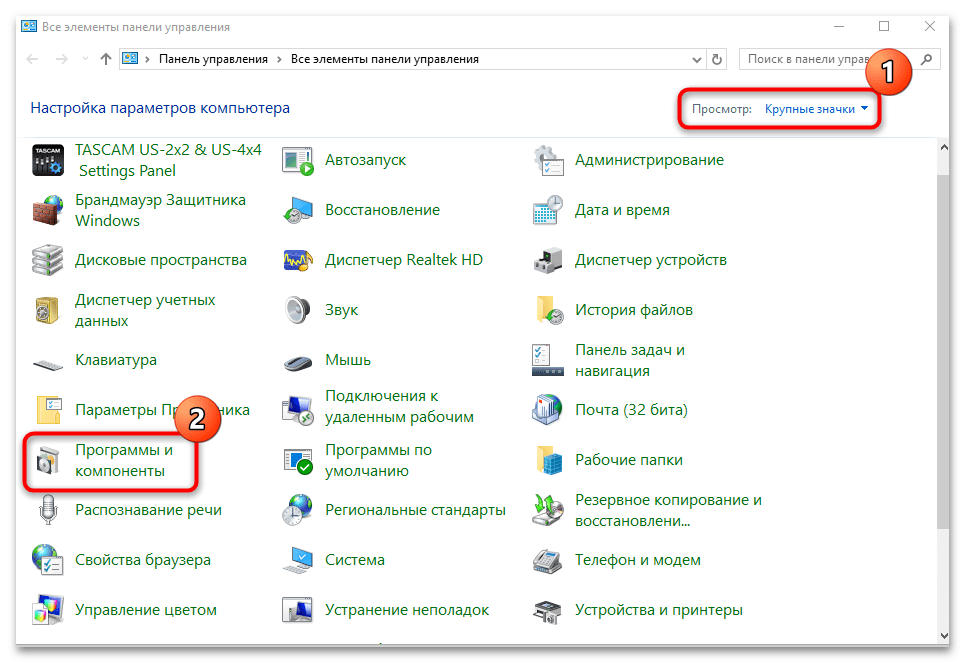

- Для удобства выберите отображение разделов в виде крупных или мелких значков, затем нажмите на «Программы и компоненты».

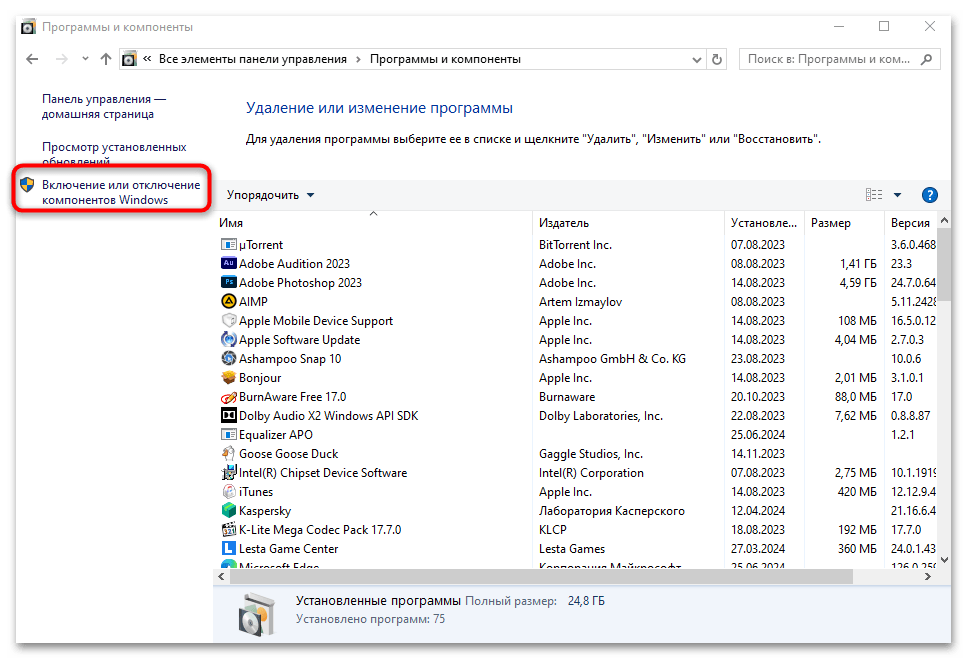

- В открывшемся окне на панели слева кликните по строке «Включение и отключение компонентов Windows».

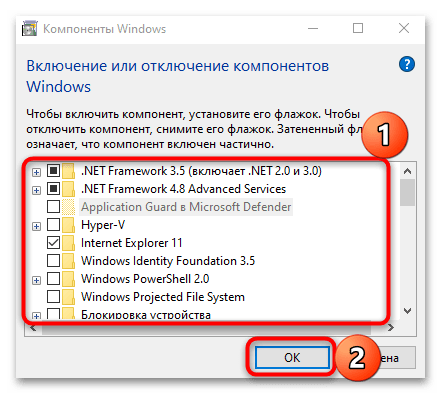

- Далее отыщите пункт «SNMP-протокол» и отметьте его (также должна отметиться дополнительная опция – «Поставщик WMI для SNMP»). Сохраните внесенные изменения.

Если потребовалось активировать протокол таким образом, лучше перезагрузите компьютер, чтобы новые параметры вступили в силу.

Настройки протокола

Эта инструкция не является полноценным методом, который позволяет установить компоненты протокола, но если SNMP не работает (а вы, используя предыдущие варианты, убедились, что он уже есть в системе), проверьте, запущена ли соответствующая служба. Делается это через системную оснастку «Службы»:

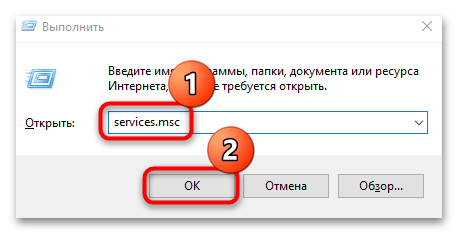

- Одновременно нажмите на клавиши «Win + R», в появившемся окне введите

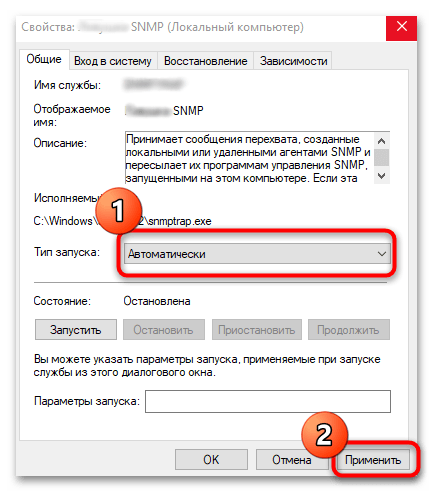

services.mscи нажмите на кнопку «ОК». - В списке найдите пункт «Служба SNMP» и посмотрите значение в столбце «Тип запуска». Убедитесь, что установлено «Автоматически». Если нет, дважды кликните левой кнопкой мыши по строке.

- В новом окне «Свойства» из меню «Тип запуска» выставьте значение «Автоматически» и щелкните по «Применить».

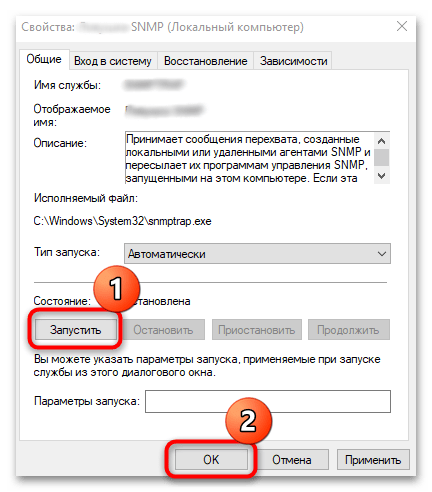

- Если требуется, запустите службу вручную и нажмите «ОК».

По сути, это является одной из основных настроек протокола – вы выставляете автоматический тип его запуска. После перезагрузки компьютера служба, отвечающая за его работу, будет включаться самостоятельно без ручного запуска. Также следует выполнить ряд дополнительных действий с ней:

- Дважды кликните по названию службы, после чего вы снова попадете в окно с ее «Свойствами». Обратите внимание, что для нее предусматривается несколько дополнительных вкладок – сперва перейдите на «Агент SNMP». Здесь в специально выделенных текстовых полях нужно прописать свои контактные данные и местоположение компьютера, а ниже можно указать один из вариантов сервисов, данные которых будут собираться и отправляться.

- На вкладке «Безопасность» настраиваются параметры безопасности для различных серверов SNMP. Здесь нужно добавить имена хостов, которые следует аутентифицировать. Также для сообщества нужно выставить уровень доступа. Всех существует несколько уровней: «None», «Notify», «READ ONLY», «READ WRITE», «READ CREATE». Последний – это максимальное значение, при котором сервер SNMP может вносить любые изменения в систему. Как правило, выбирается уровень «READ ONLY» — сервер мониторинга будет работать с системой, но изменения вносить ему будет запрещено. Отметьте пункт «Принимать пакеты SNMP только от этих узлов», затем в поле ниже пропишите нужные данные, нажимая на «Add». Сохраните все настройки при помощи «ОК». Чтобы новые параметры вступили в силу, перезагрузите компьютер.

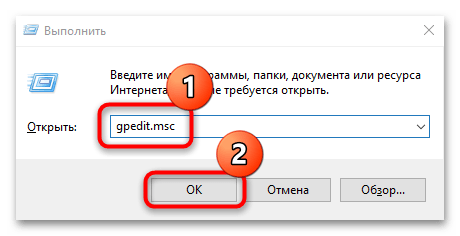

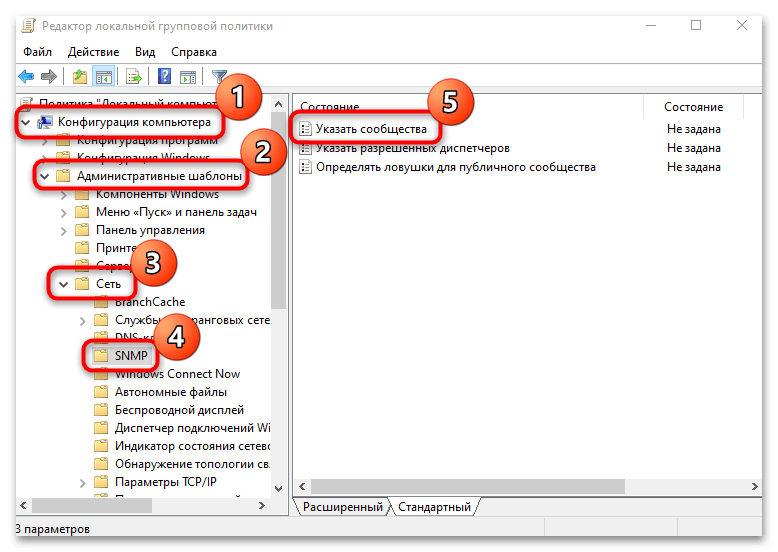

Также можно внести некоторые настройки через оснастку «Редактор локальной групповой политики»:

- Запустите оснастку, введя

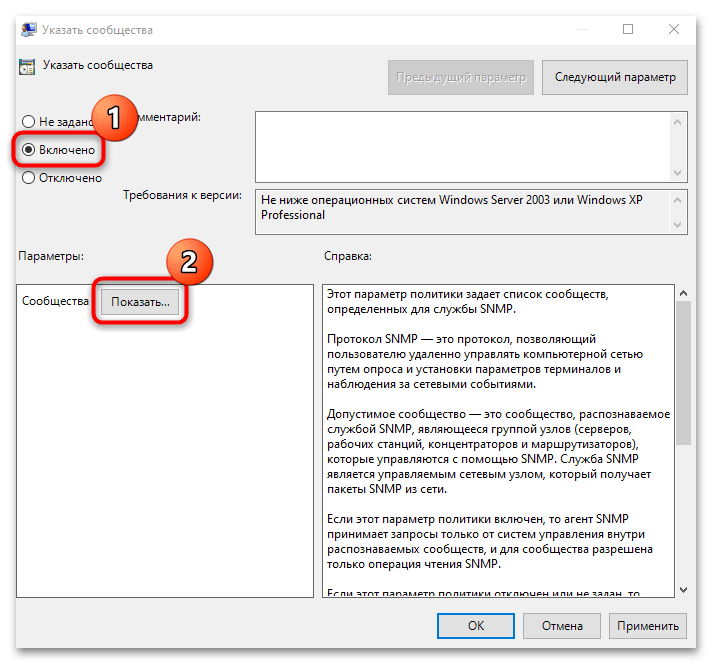

gpedit.mscв окне «Выполнить» («Win + R»). - На панели слева перейдите по следующему пути: «Конфигурация компьютера» — «Административные шаблоны» — «Сеть» — «SNMP». В центральной части окна вы увидите несколько основных параметров. Откройте «Указать сообщества» двойным кликом левой кнопкой мыши.

- В следующем окне отметьте пункт «Включено», затем нажмите на кнопку «Показать», которая стала активной.

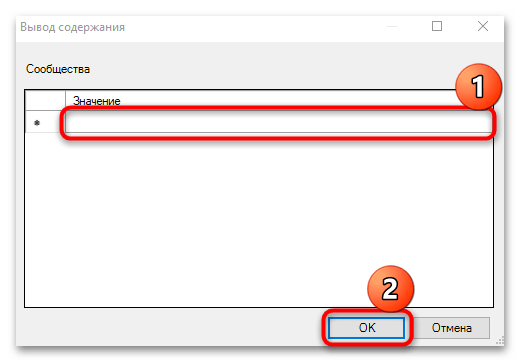

- Далее укажите сообщества сервера и сохраните настройки.

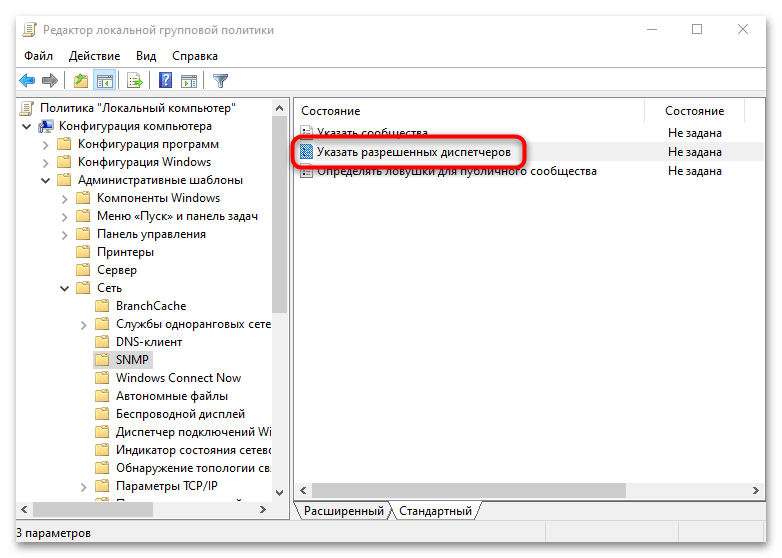

- Аналогичным образом укажите разрешенные диспетчеры, открыв соответствующий параметр.

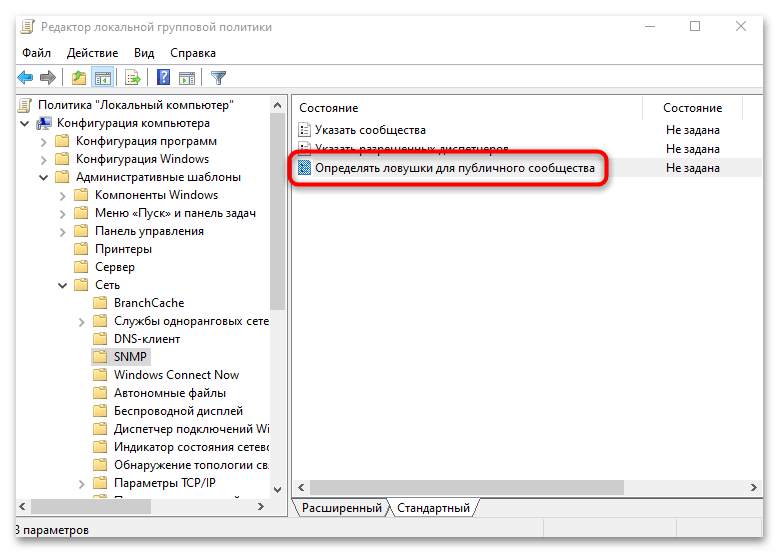

- Для политики «Определить ловушки для публичного сообщества» настройте имена хостов, которым будут приходить сообщения ловушек от службы SNMP.

Как только все параметры активированы и настроены, можете закрывать оснастку «Редактор локальной групповой политики», после чего протокол SMNP должен заработать на компьютере.

Наша группа в TelegramПолезные советы и помощь

Протокол Simple Network Management Protocol (SNMP) используется для получения данных как из самой операционной системы так и из Программного обеспечения если оно поддерживает передачу по SNMP. Так же данные можно не только читать — запрашивать в режиме READ чтение, но так же и изменять их если предоставлен доступ WRITER запись.

Так же у нас есть SNMP TRAP — отличие просто от SNMP в том что trap он сам передает данные, а просто в snmp мы их сами запрашиваем и устройство нам их отдает.

Например на устройстве настроено при определенном значении/отметке отправить данные такого то трапа.

Более подробно о работе SNMP можно посмотреть тут Пример работы SNMP запрос данных и SNMP Traps пример работы, что такое MIB их зависимости как правильно дать имя MIB файлу где их брать и тд.

Так же стоит отметить SNMP может быть реализован по обоим протоколам через локальную сеть. Хотя SNMP через порт TCP возможен, пакеты SNMP обычно отправляются через UDP.

SNMP — 161, SNMP Trap — 162, при использовании TLS или DTLS запросы получаются по порту 10161, а ловушки отправляются на порт 10162.

Переходим к установке службы SNMP

Для Windows 7 , 8 , 8.1 , 10

Панель управления\Все элементы панели управления\Программы и компоненты

Включение или отключение компонентов Windows

Находим и Выбираем (ставим галочки)

SNMP-протокол

Поставщик WMI для SNMP

И жмем OK ждем завершения установки.

- Установка SNMP на Windiws 7 8 10

Так же можно проверить и установить при помощи PowerShell

Проверка

или

Установка

Код: Выделить всё

Enable-WindowsOptionalFeature -online -FeatureName SNMPили

Код: Выделить всё

Install-WindowsFeature SNMP-Service,SNMP-WMI-Provider -IncludeManagementToolsЕсли в Windows 10 нет такого пункта

- Установка SNMP на Windiws10 нет такого пункта

Добавление Службы SNMP на Windows Server

После заходим в Диспетчер сервера > Компоненты > Добавления компонентов. Выбираем Службы SNMP и SNMP WMI Providers

C помощью Server Manager -> Выберите Add roles and features -> Features. Выберите SNMP Service и SNMP WMI Providers

- Windows Server 2008 Диспетчер сервера добавление компонентов SNMP

SNMP WMI Providers — Поставщик WMI для SNMP (обеспечивает доступ к информации SNMP через интерфейсы Windows Management Instrumentation) Можно запрашивать данные из самой операционной системы Windows.

Установка службы SNMP в Windows 10/11

вынесена в отдельный компонент Feature On Demand (как RSAT и OpenSSH).

Параметры -> Приложения -> Приложения и возможности -> Дополнительные компоненты -> Добавить компонент -> Пишем SNMP ставим галки и жмем -> Установить

Apps -> Optional features -> Add an optional feature -> View features

- Установка SNMP на Windiws10 Параметры приложения

- Установка SNMP на Windiws10 Приложения и возможности Дополнительные компоненты

- Установка SNMP на Windiws10 Дополнительные компоненты Добавить компонент

После установки Переходим в Службы / Services ( Win + R и services.msc)

Через диспетчер задач, панель управления , Параметры или поиск кому как удобнее

- Службы в Диспетчере задач

В списке службы должны появится две новые службы:

SNMP Service – это основная служба SNMP агента, которая отслеживают активность и отправляет информацию;

SNMP Trap — получает сообщения ловушки (trap messages) от локальных или удаленных агентов SNMP, и пересылает сообщения в управляющие программы SNMP, которые работают на этом компьютере.

Откройте свойства службы SNMP. Если она остановлена, запустите ее, нажав кнопку Start и измените тип запуска (Startup type) на автоматический.

Переходим к настройке служб SNMP

Вкладки:

Agent / Агент SNMP — указывается базовая информация об устройстве (контакты администратора, местоположение). Здесь же можно указать тип информации, который может отправлять данное устройство при SNMP опросе.

Доступны следующие типы сервисов:

Physical Физическая

Applications Приложения

Internet Интернет

End-to-end Узел-узел

Datalink and subnetwork Канал данных и подсети

- Агент SNMP

Traps / Ловушки — указываются адрес серверов, на который SNMP агент должен отправлять SNMP-ловушка (SNMP trap).

SNMP Trap это широковещательный USP пакет, используемый для асинхронного уведомления менеджера (например, сообщение о критическом событии).

- SNMP Ловушки

Не забудьте открыть в Windows Defender Firewall правила, разрешающие входящий и исходящий трафик для SNMP запросов и ловушек (TRAP). Нужные правила фаейрвола можно включить с помощью PowerShell.

В Windows Firewall есть несколько готовых правил для SNMP трафика:

Код: Выделить всё

Get-NetFirewallrule -DisplayName *snmp* |ftSNMPTRAP-In-UDP

SNMPTRAP-In-UDP-NoScope

SNMP-Out-UDP

SNMP-In-UDP-NoScope

SNMP-Out-UDP-NoScope

SNMP-In-UDP

Можно включить все правила, или только определенное:

Код: Выделить всё

Get-NetFirewallrule -DisplayName *snmp* | Enable-NetFirewallRuleКод: Выделить всё

Get-NetFirewallrule SNMP-Out-UDP | Disable-NetFirewallRuleSecurity / Безопасность — можно создать несколько строк подключения, так же настроить различные параметры безопасности для различных серверов SNMP.

- SNMP Безопасность

Можно выбрать один из пяти уровней доступа для сообщества:

READ ONLY — позволяет получать данные с устройства;

READ WRITE — позволяет получать данные и изменять конфигурацию устройства;

NOTIFY — позволяет получать SNMP ловушки;

READ CREATE – позволяет читать данные, изменять и создавать объекты;

NONE

Вы можете создать несколько community string. Для этого нужно задать имя и выбрать права/ Для мониторинга состояние сервера достаточно выбрать READ ONLY.

В списке Accept SNMP packets from these hosts можно указать имена/IP адреса серверов, которым разрешено опрашивать данное устройство. Если вы не хотите ограничивать список разрешенных устройств, оставьте здесь Accept SNMP packets from any hosts.

В списке Accepted community names перечислены имена сообществ, чьи SNMP узлы проходят аутентификацию для отправки SNMP-запросов на этот компьютер.

Community — это имя, которое обладает такими же функциями, как логин и пароль.

Нажмите кнопку Добавить и укажите имя Community и один из пяти уровней доступа (None, Notify, READ ONLY, READ WRITE, READ CREATE). READ WRITE – это максимальный уровень доступа, при которых сервер управления SNMP может вносить изменения в систему. В системах мониторинга обычно достаточно выбрать READ ONLY, при этом сервер мониторинга может только опрашивать систему, но не вносить изменения.

В нашем примере мы добавили комьюнити public с разрешениями READ ONLY.

Далее добавьте список серверов системы мониторинга (по DNS имени или по IP адресам), от которых вы хотите разрешить получать SNMP пакеты.

Можно выбрать опцию ‘Принимать пакеты SNMP от любого узла’/Accept SNMP packages from these hosts, но это не безопасно.

Сохраните изменения и перезапустите службу SNMP.

В списке служб Windows есть еще одна служба SNMP Trap.

Она используется для получения сообщений от других SNMP агентов и пересылки на SNMP сервера (обычно это система мониторинга, опрашивающая устройства по SNMP, Zabbix).

Примеры:

ПО для передачи по SNMP через стандартную службу SNMP Windows

Dell-OpenManage snmpv2 RUS Состояние серверов Dell на основе ПО OPEN MANAGE SERVER ADMINISTRATOR

Kraftway PMC-Sierra Adaptec 5805 raid массива при помощи ПО Adaptec Storage Manager

ПО не использует стандартную службу SNMP Windows так как указывается другой порт для snmp

Для ИБП марки APC

APC Smart UPS 2200 через ПО PowerChute Business Edition

Далее переходим Мониторинг Windows OS при помощи SNMP

Шаблон ОС Windows SNMPv2