Как посмотреть логи Windows Server 2022. Журнал событий.

Операционная система Windows, системные службы и приложения записывают события и ошибки в системные журналы, чтобы в дальнейшем у системного администратора была возможность проверки операционной системы и диагностики проблем.

Получить доступ к этим записям можно через встроенное приложение Просмотр событий (Event Viewer). Есть несколько вариантов запуска данного приложения:

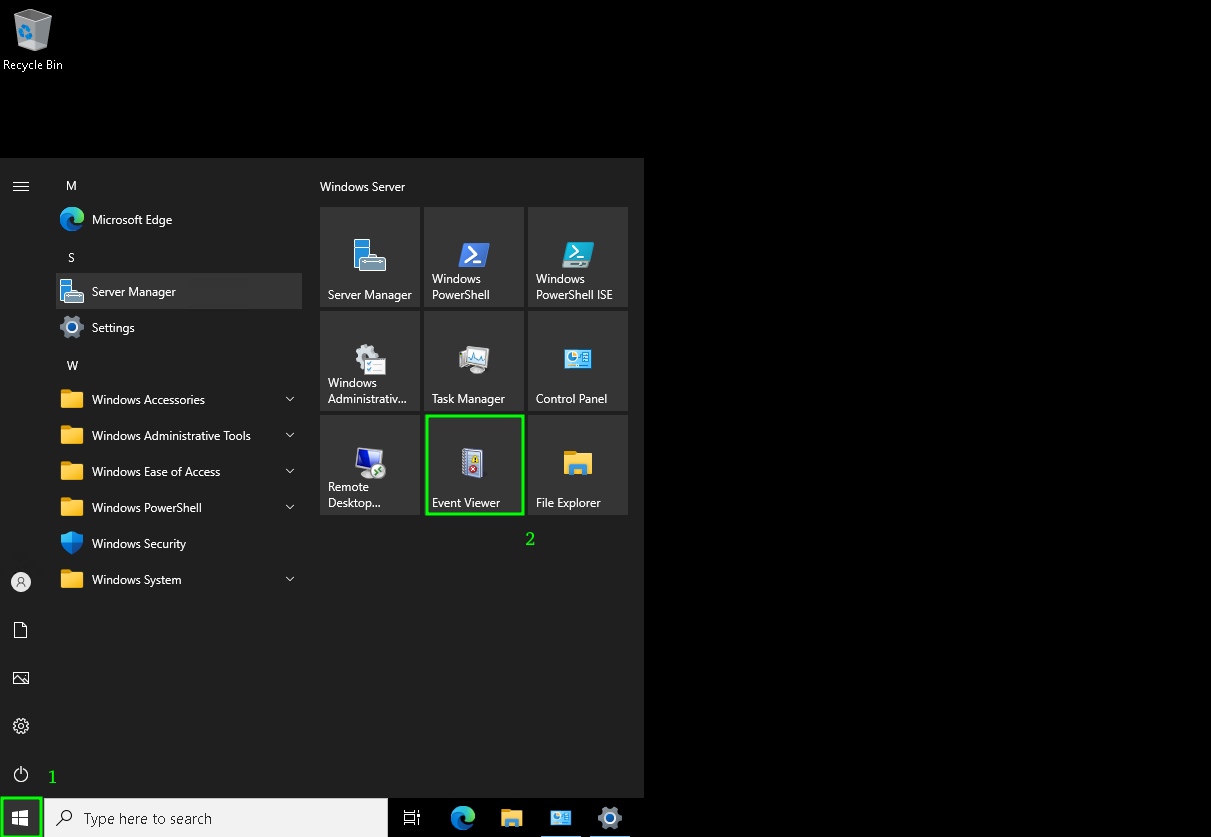

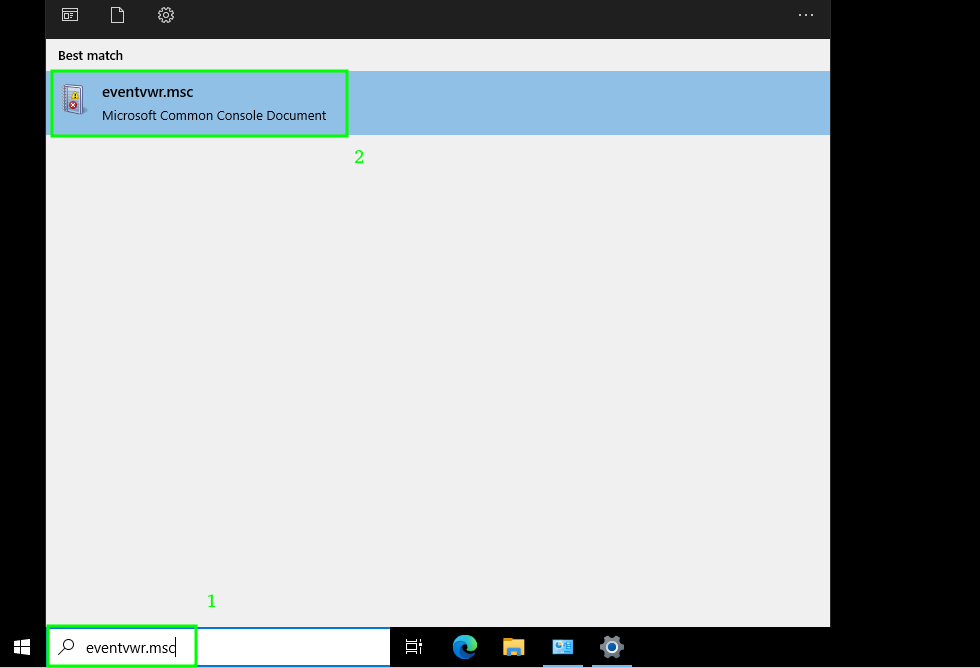

- через меню Пуск – Просмотр событий (Start – Event Viewer)

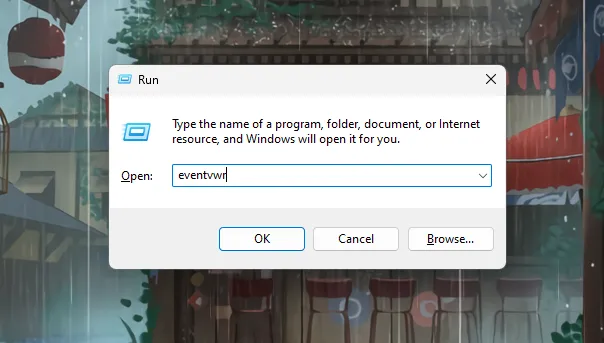

- в командной строке или в окне Выполнить набрать eventvwr.msc

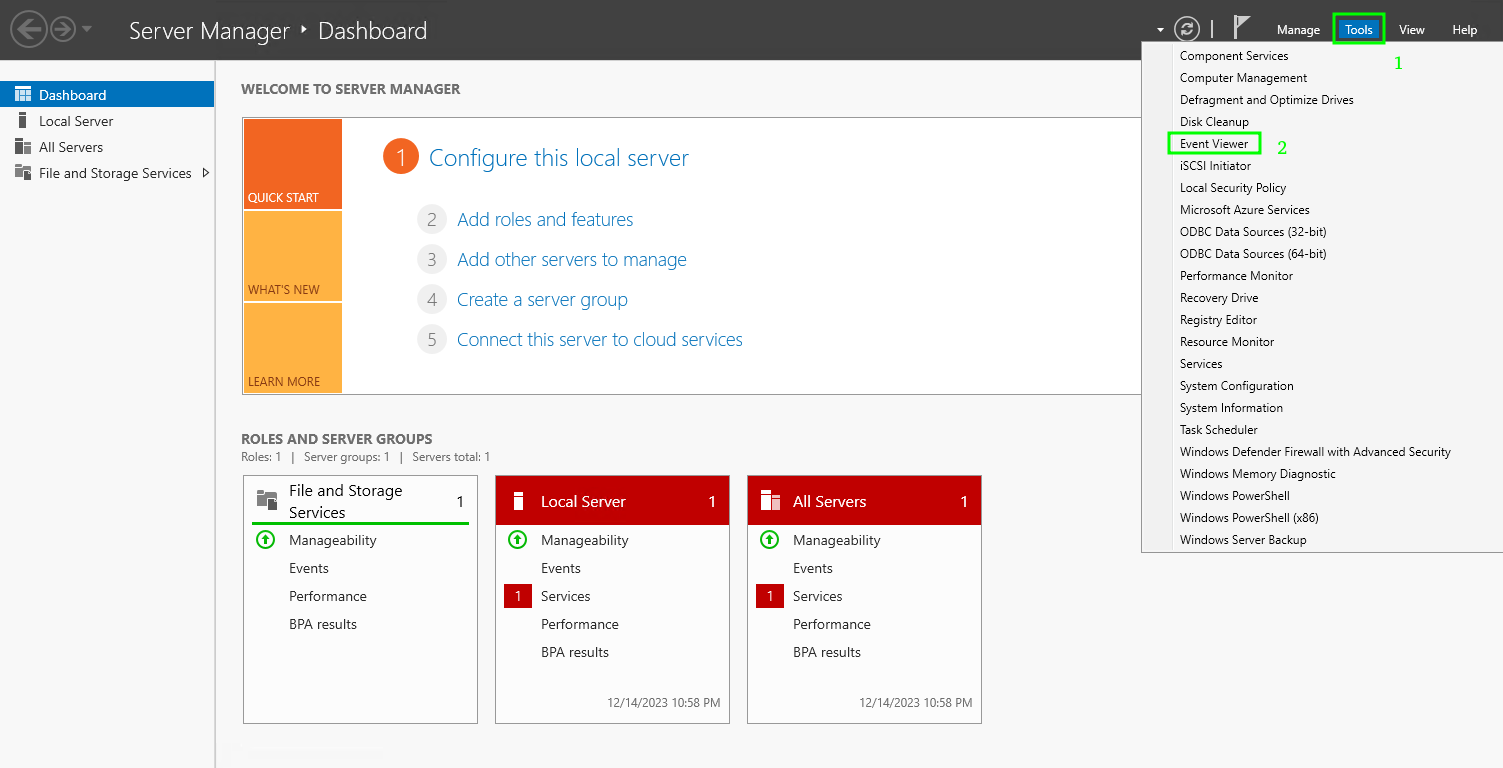

- в Диспетчере серверов в разделе Средства выбрать Просмотр событий (Server Manager – Tools – Event Viewer). В диспетчер серверов можно зайти, через меню «Пуск»

Описание интерфейса программы

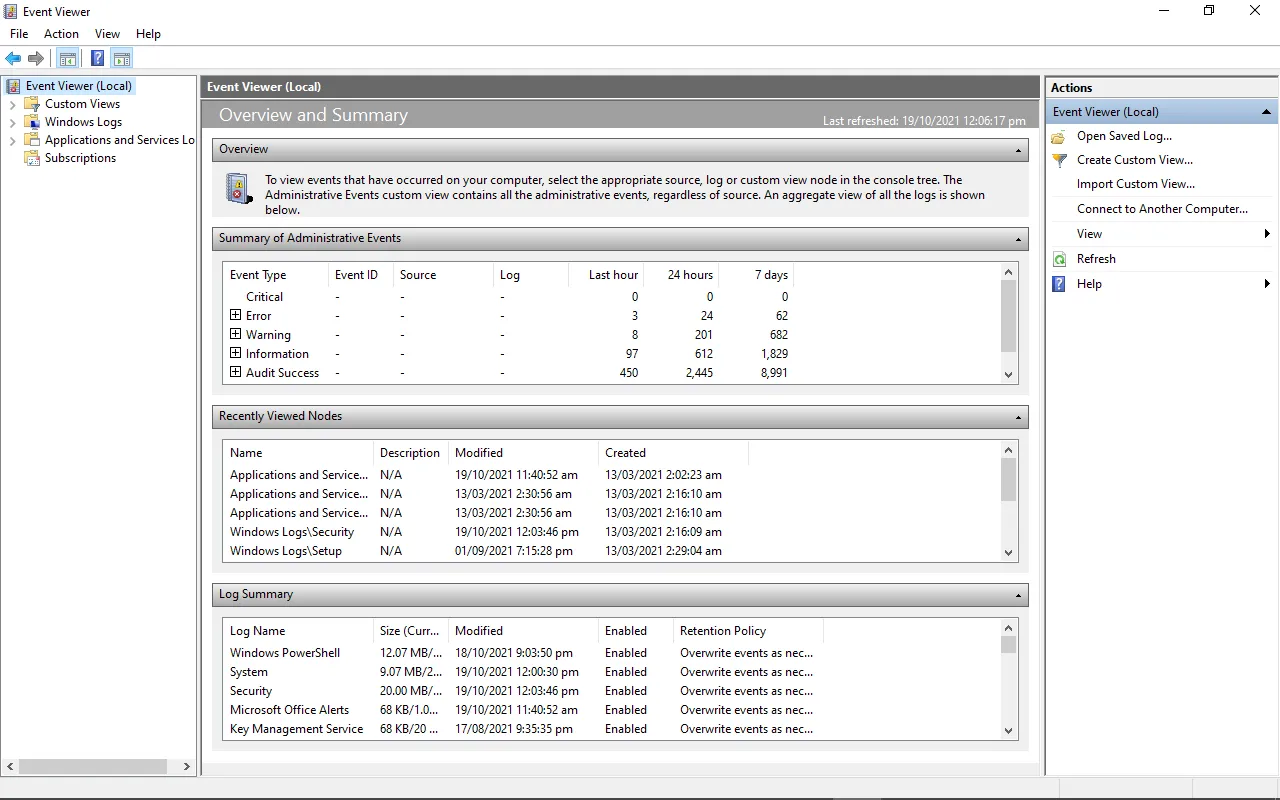

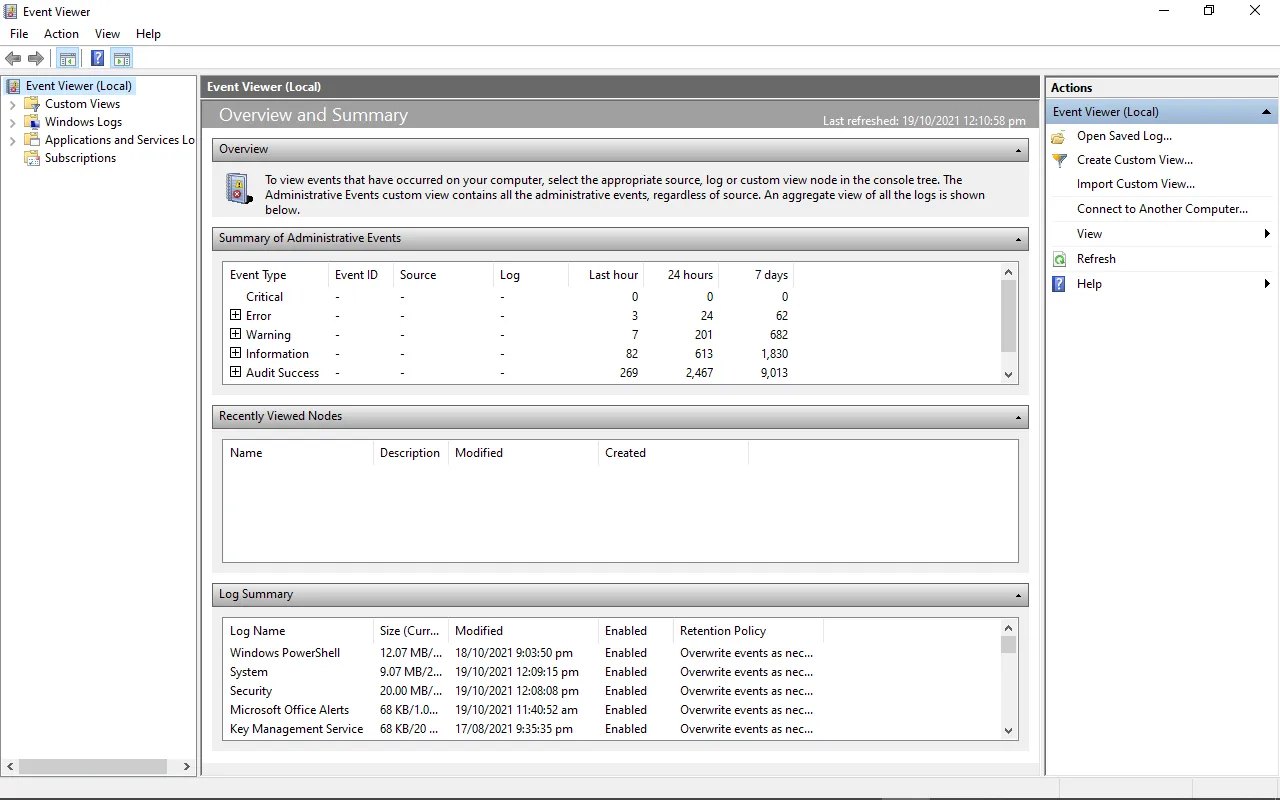

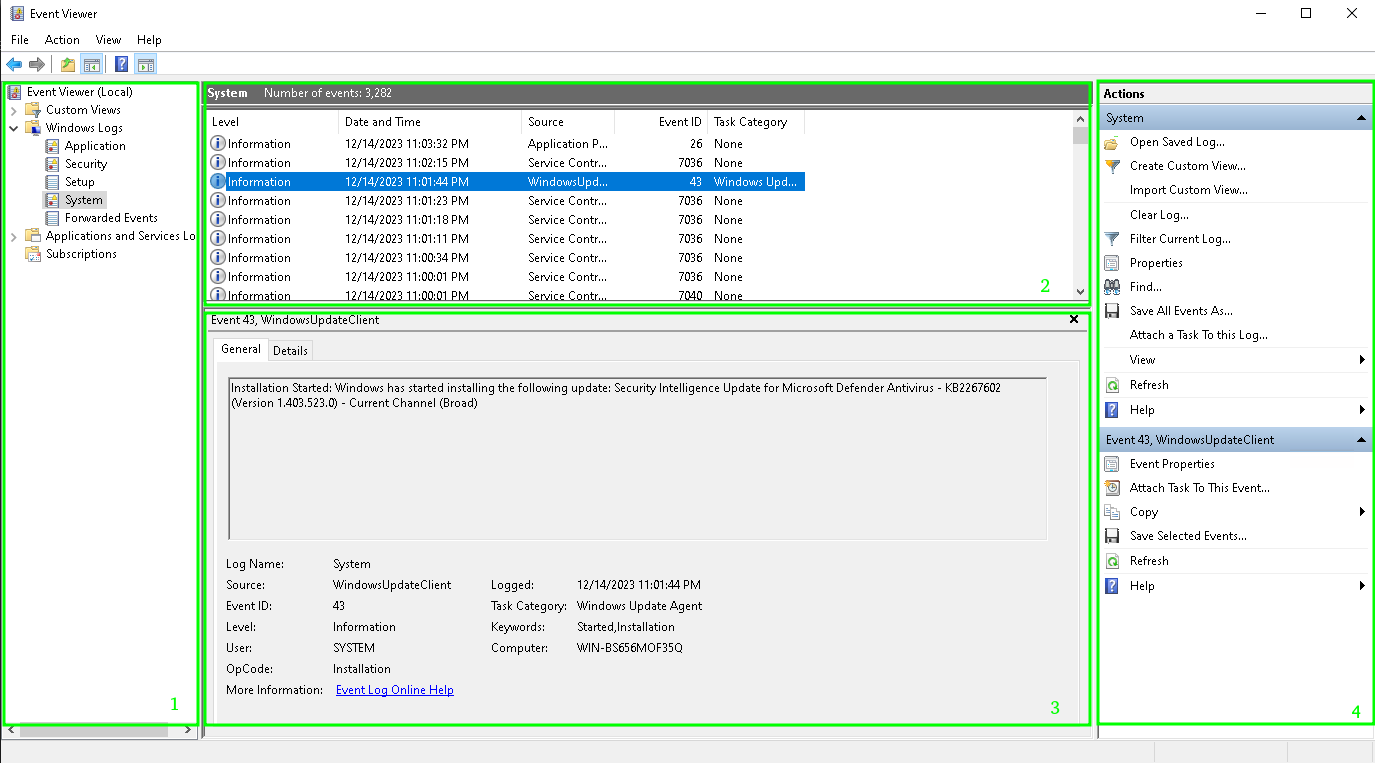

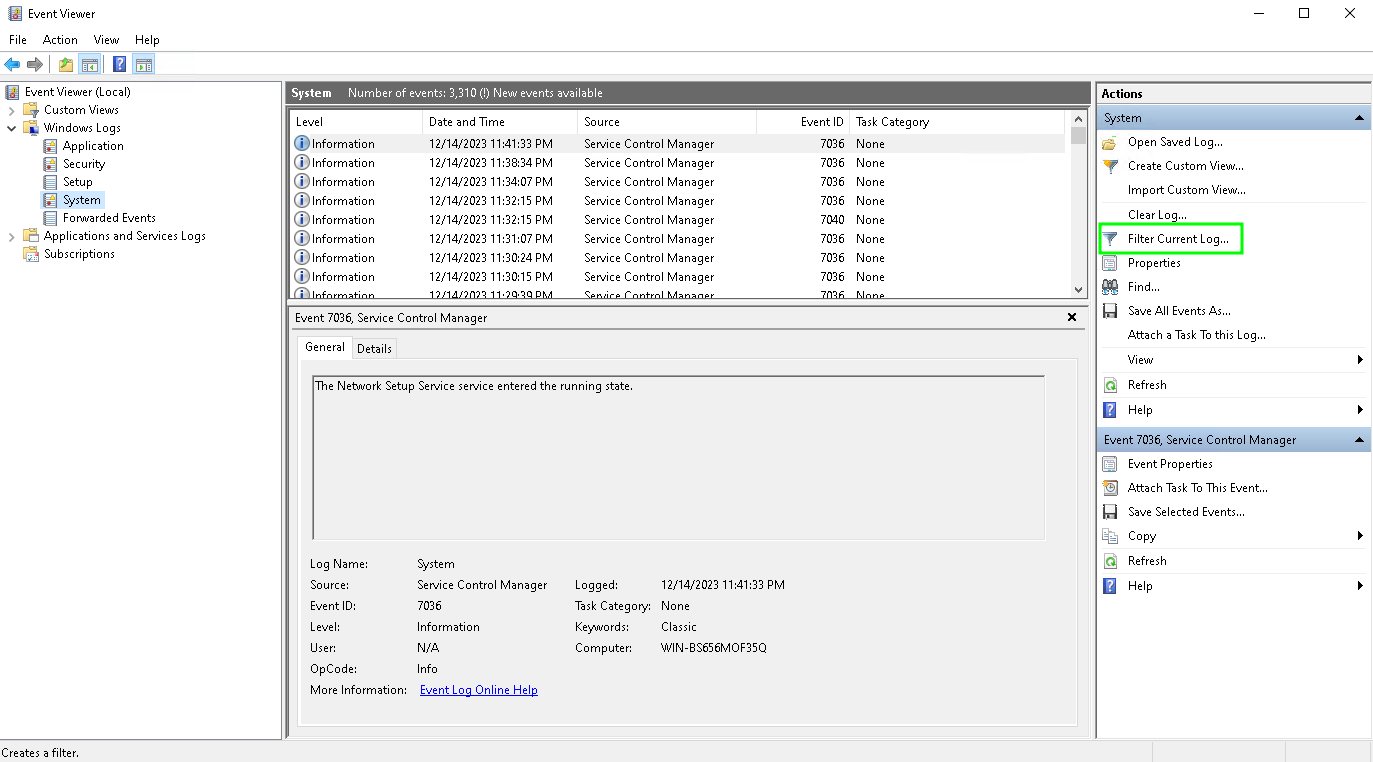

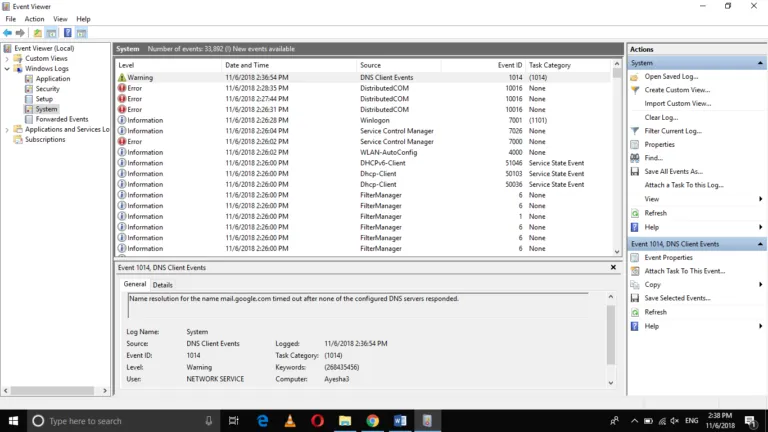

Окно программы состоит из следующих компонентов:

1. Панель навигации позволяет выбрать конкретный журнал, записи которого необходимо просмотреть;

2. Список событий, содержащийся в выбранном журнале. В колонках выведена базовая информация о событии. Их можно отсортировать по датам, типам, категориям событий и т.д.;

3. Детальная информация о выбранном во второй панели событии. Также детальную информацию можно открыть в отдельном окне, если кликнуть по нужному событию два раза;

4. Панель быстрых действий, которые можно совершить с данным журналом или событием. Действия также доступны в контекстном меню (клик правой кнопкой мыши по журналу или событию).

Для удобства просмотра и управления системные журналы разбиты по категориям:

- Приложения (Application) – как и гласит название, содержит события и ошибки приложений;

- Безопасность (Security) – если в операционной системе включена и настроена функция аудита, журнал будет содержать записи, связанные с отслеживанием соответствующих событий (например, авторизация пользователя или попытки неудачного входа в операционную систему);

- Система (System) – здесь регистрируются события операционной системы и системных сервисов;

- Установка (Setup) – события, связанные с инсталляцией обновлений Windows, дополнительных приложений.

В разделе Журналы приложений и служб (Applications and Services Logs) можно найти более детальную информацию о событиях отдельных служб и приложений, зарегистрированных в операционной системе, что бывает полезно при диагностике проблем в работе отдельных сервисов.

Сами события также разделяются на типы:

- Сведения (Information) — информируют о штатной работе приложений.

- Предупреждение (Warning) — событие, свидетельствующее о возможных проблемах в будущем (например, заканчивается свободное место на диске – приложения могут продолжать работу в штатном режиме, но когда место закончится совсем, работа будет невозможна).

- Ошибка (Error) — проблема, ведущая к деградации приложения или службы, потерям данных.

- Критическое (Critical) — значительная проблема, ведущая к неработоспособности приложения или службы.

- Аудит успеха (Success audit) — событие журнала Безопасность (Security), обозначающее успешно осуществленное действие, для которого включено отслеживание (например, успешный вход в систему).

- Аудит отказа (Failure audit) — событие журнала Безопасность (Security) обозначающее безуспешную попытку осуществить действие, для которого включено отслеживание (например, ошибка входа в систему).

Как узнать, кто перезагрузил (выключил) сервер Windows?

Информация об учетной записи, которая отправила команду перезагрузки Windows сохраняется в журнал событий.

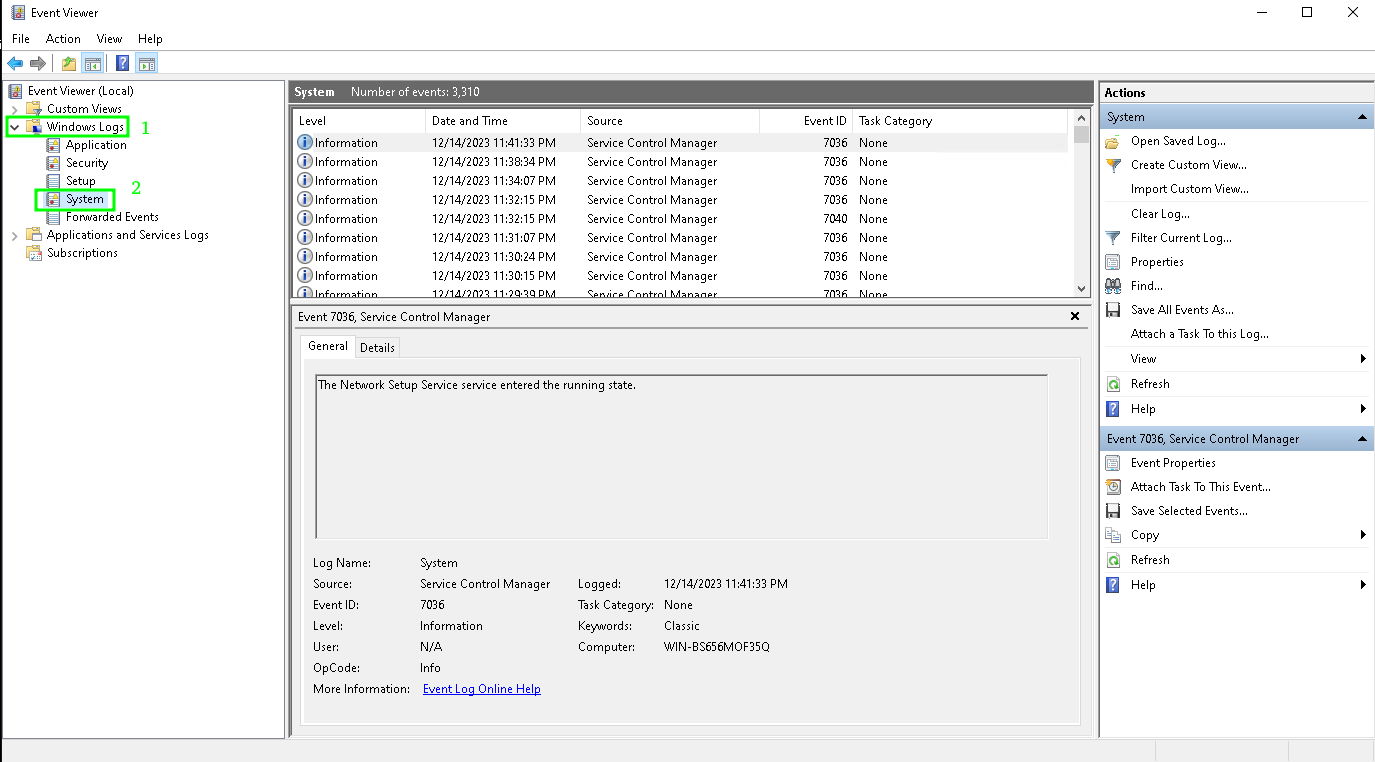

- Откройте консоль Event Viewer и перейдите в раздел Windows Logs -> System;

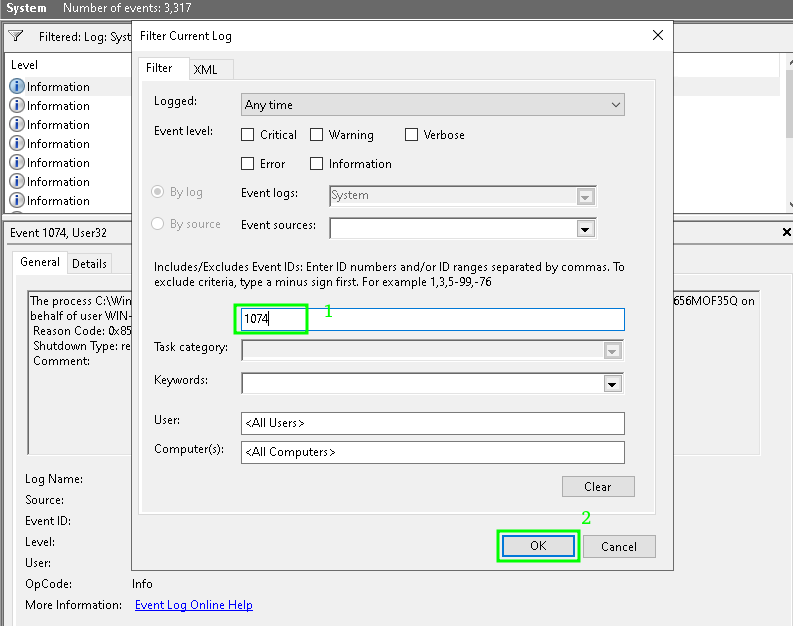

2. Включите фильтр журнала событий в панели быстрых действий справа

3. В поле фильтра укажите EventID 1074 и нажмите OK;

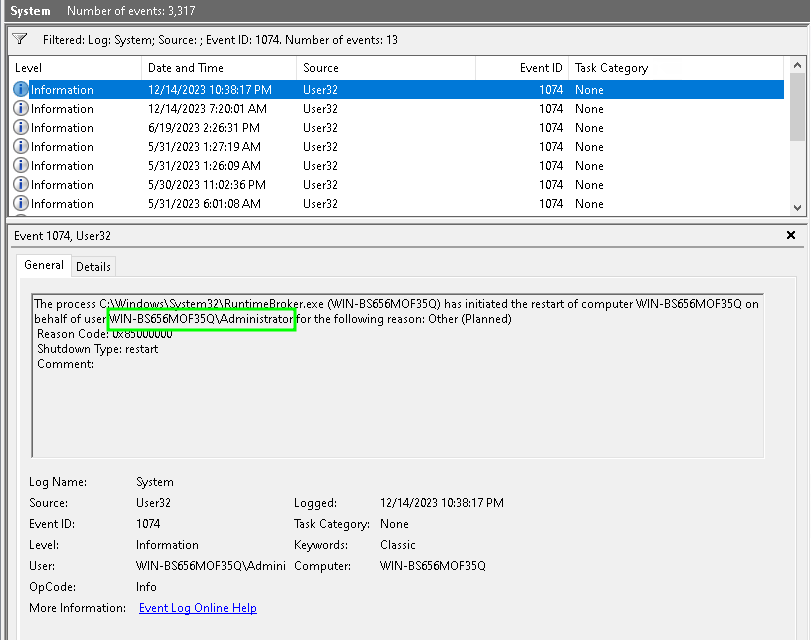

4. В журнале событий останутся только события выключения (перезагрузки), откройте нужное событие

В событии от источника User32 будет указан пользователь, который инициировал перезагрузку Windows. В этом примере это пользователь Administrator.

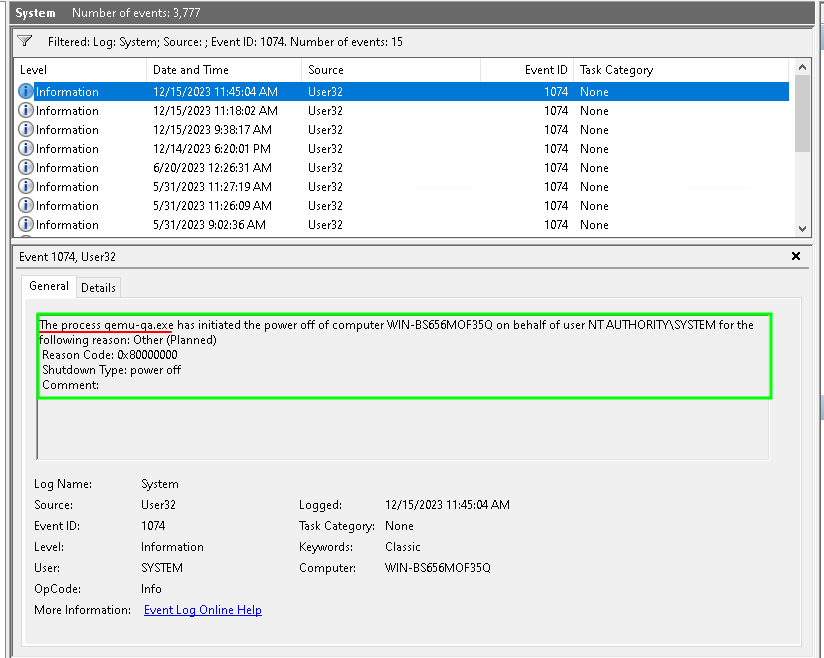

В качестве пользователя, запустившего перезагрузку операционную систему может быть указан NT AUTHORITY\SYSTEM.

Это означает, что перезагрузку инициировала одна из служб или программ Windows, запущенная от имени SYSTEM.. Например, это может быть процесс службы wuauserv, который закончил установку обновлений Windows и выполнил перезагрузку согласно настроенной политике Windows Update или с помощью задания модуля PSWindowsUpdate.

The process C:\Windows\uus\AMD64\MoUsoCoreWorker.exe (WKS-PC11S22) has initiated the restart of computer WKS-PC11S22 on behalf of user NT AUTHORITY\SYSTEM for the following reason: Operating System: Service pack (Planned)

Reason Code: 0x80020010

Shutdown Type: restart

Comment:Если у Вас виртуальный сервер, и он был перезагружен из панели управления VMmanager6, то в журнале может быть следующая запись:

По событию 1074 можно найти только причины корректных (штатных) перезагрузок сервера. Если Windows была перезагружена не штатно (например, при потере электропитания, или появления BSOD), тогда нужно искать события с EventID 6008.

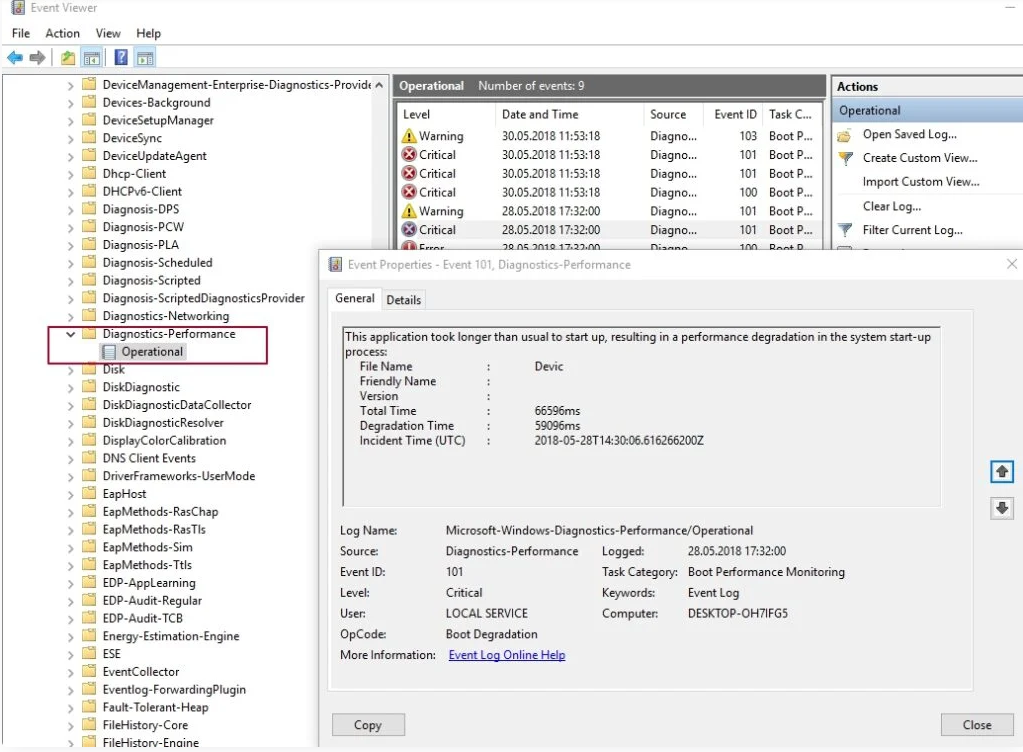

Просмотр журнала производительности Windows

В просмотре событий Windows можно найти достаточное количество интересных вещей, например — посмотреть на проблемы с производительностью компьютера. Для этого в левой панели откройте Журналы приложений и служб — Microsoft — Windows — Diagnostics-Perfomance — тут вы можете наблюдать, есть ли среди событий какие-либо ошибки — они сообщают о том, что какой-то компонент или программа привела к замедлению загрузки Windows. По двойному клику по событию, вы можете вызвать подробную информацию о нем.

January 9, 2017 (Revised February 21, 2022)

Here are four ways to determine when your windows service last started.

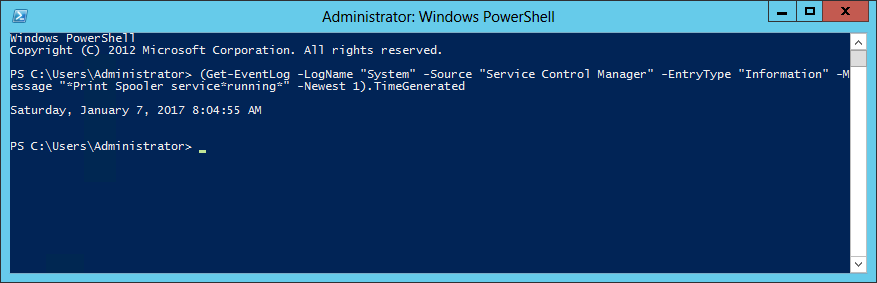

Solution #1: Search the Windows Event Logs with PowerShell

The Windows Event Logs hold a wealth of information about your computer’s activities. Indeed, a new record is added to the System event log whenever a windows service starts or stops.

The easiest way to find your service’s most recent start time is to use a specially crafted PowerShell command to search the System event log. For example, the following line will return the last time the “Print Spooler” service was started:

(Get-EventLog -LogName «System» -Source «Service Control Manager» -EntryType «Information» -Message «*Print Spooler service*running*» -Newest 1).TimeGenerated

Be sure to replace «Print Spooler» with the display name of the service you are investigating!

Solution #2: Search the Windows Event Logs using the Event Viewer

Instead of running a PowerShell command, you can also search the Event Log manually.

To find the event log record showing when your service was last started:

-

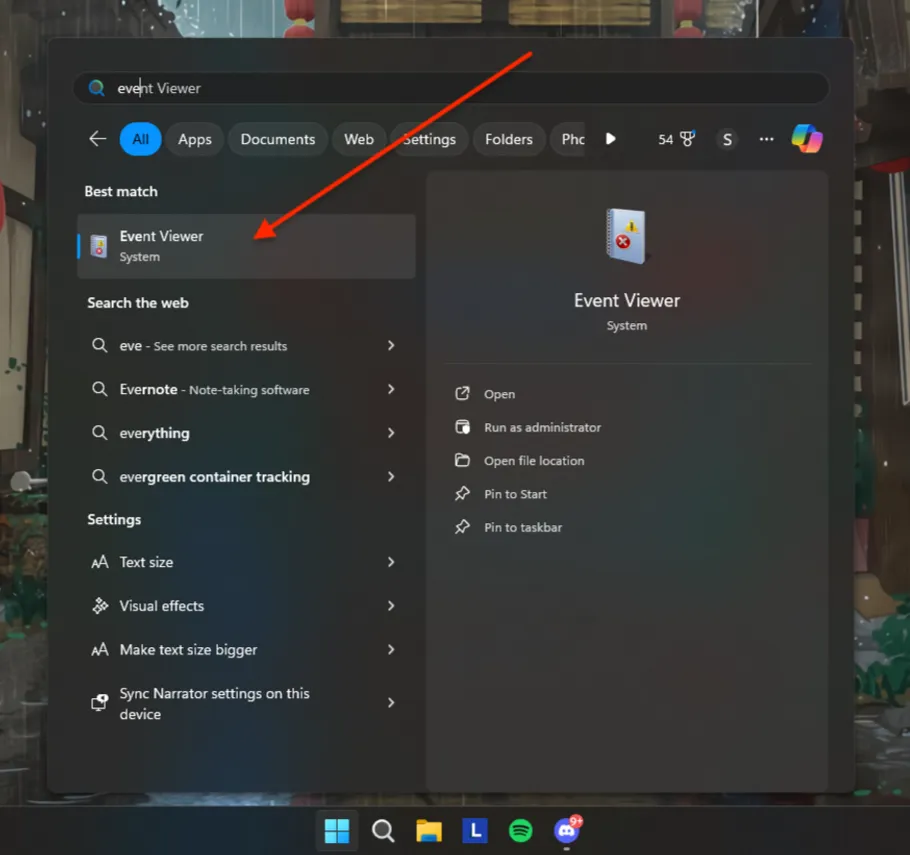

Open the Event Viewer from the Control Panel (search for it by name).

-

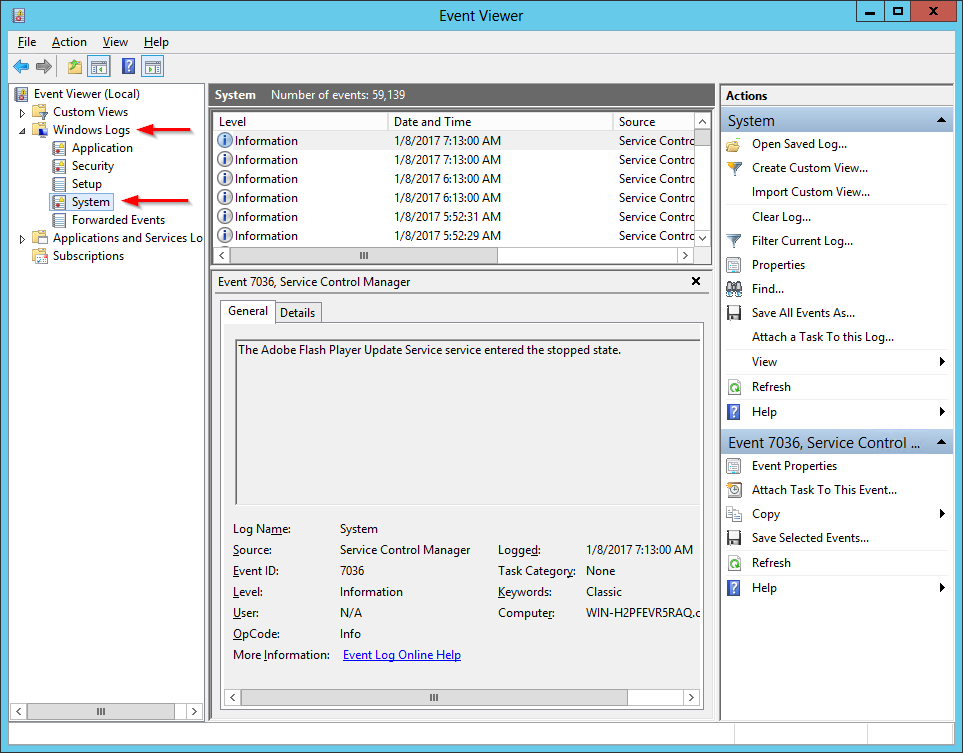

In the left-hand column, navigate to Windows Logs > System:

-

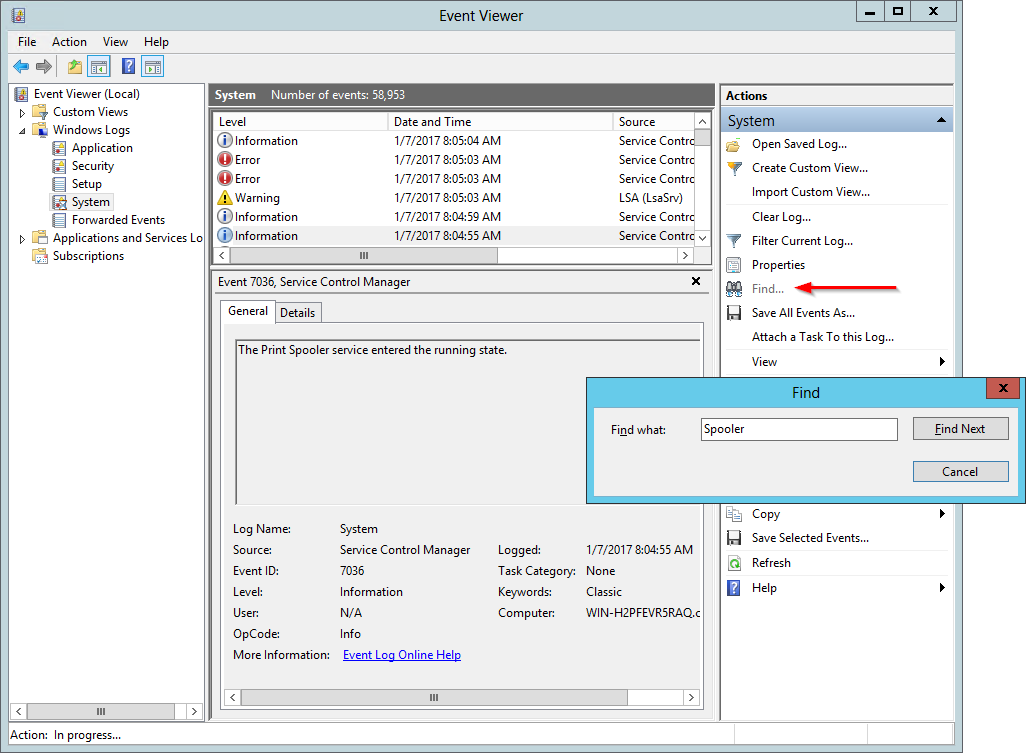

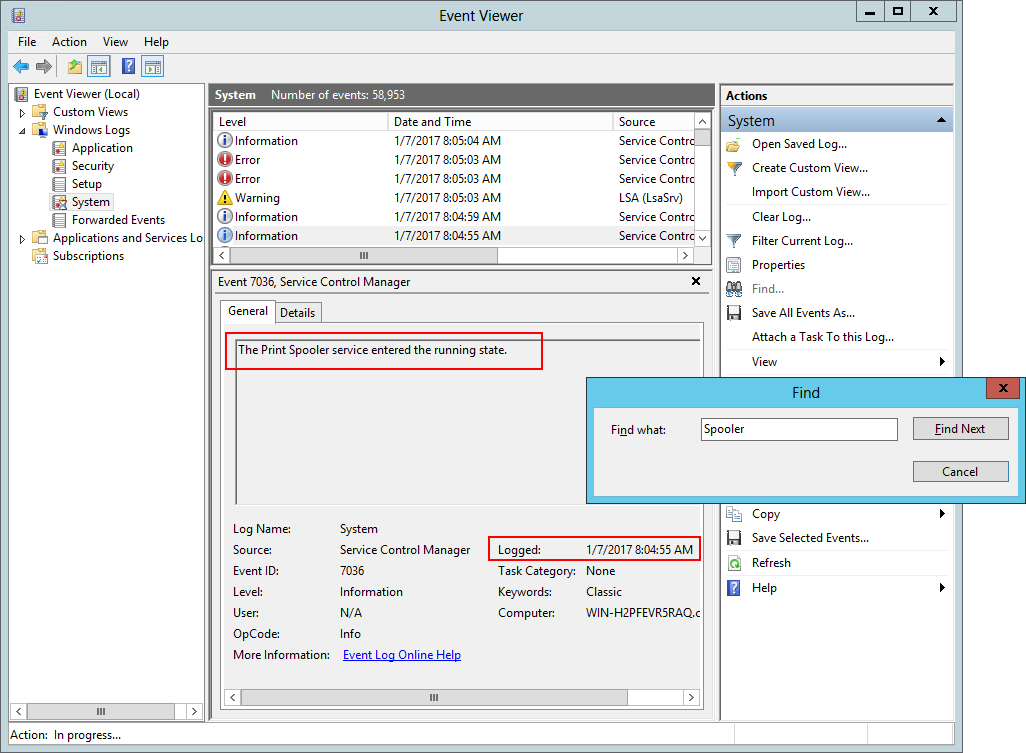

Click Find… on the right to bring up the Find window. Enter the name of the service and click the Find Next button to highlight the first matching record in the middle panel. We have entered Spooler, for the Windows Spooler service:

-

If necessary, keep clicking the Find Next button until a record saying that your service has “entered the running state” comes up. The Source should be Service Control Manager, and the time your service started will be displayed in the Logged value. The screenshot show that the Print Spooler service last started at 8:04:55 AM on January 7th 2017:

Solution #3: Figure out when the Service’s Process was Started

Each running windows service is backed by an underlying process. 99.9% of the time, that process was launched immediately when the service started. So finding the process start time will give us the service start time.

To find out when the service’s process was started:

-

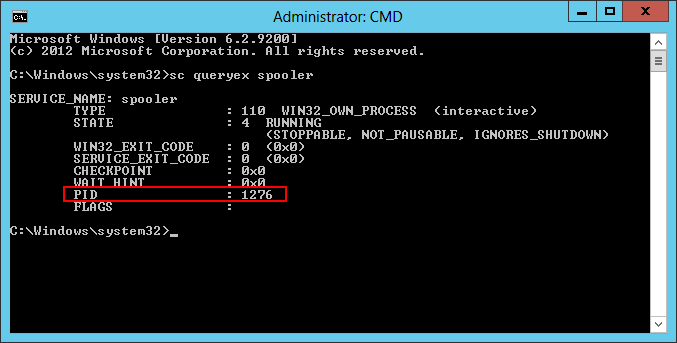

Determine the process identifier (PID) of the service’s process using the SC command. For a service named MyService, run:

sc queryex MyService

(Be sure to enclose the service name in quotes if it contains spaces.)

Here is the result for the Spooler service:

Make a note of the number on the PID line (1276 in the screenshot above).

-

Next, open a PowerShell window and run:

Get-Process | select name, id, starttime | select-string <PID>

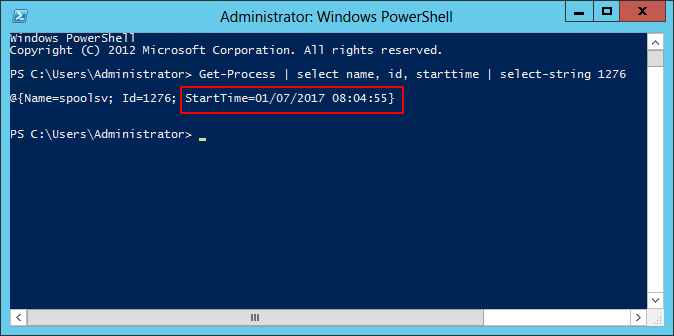

where <PID> is the process identifier from step 1. The start time will come back in the result. Here is what we got for the spooler’s process (#1276):

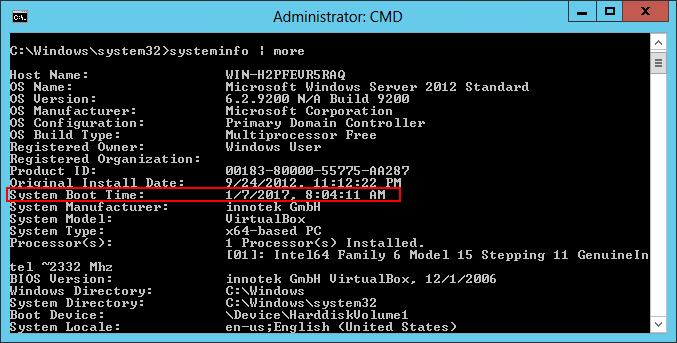

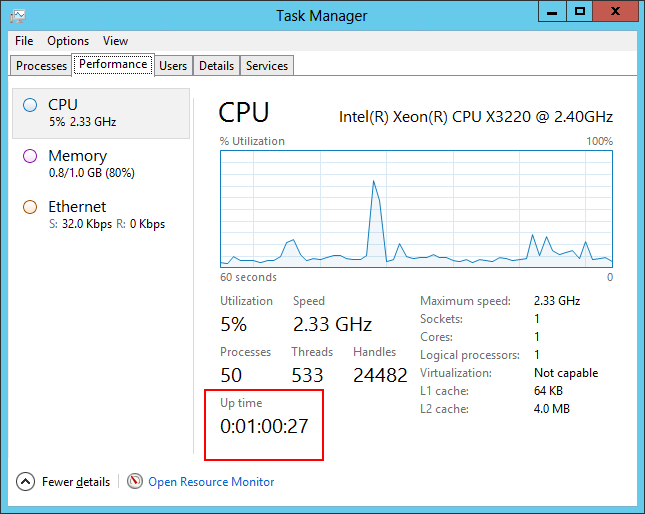

Solution #4: Use the System Boot/Up Time (for Automatic Windows Services)

Most Windows Services start when your computer boots and run continuously, 24×7 in the background. For those services, the system boot time is a reasonable approximate.

You can run the built-in systeminfo command to discover when the system last started. Amongst the valuable information systeminfo returns, look for the “System Boot Time” line:

However, if you’re ever in a situation where you can’t remember the command to use, know that the Task Manager’s Performance tab shows how long the computer has been up (“Up time”). The system boot time is a simple calculation away.

So there are four easy ways to find out when your windows service started. Use whichever one best fits your situation. Good luck with your troubleshooting/investigation!

You may also like…

Содержание

- Как посмотреть логи Windows?

- Просмотр событий для проверки логов.

- Фильтрация событий.

- Просмотр PowerShell логов.

- Практическое руководство. Запись сведений о службах в журнал How to: Log Information About Services

- Включение ведения журнала событий по умолчанию для службы To enable default event logging for your service

- Отключение ведения журнала событий для службы To disable event logging for your service

- Настройка ведения пользовательского журнала To set up logging to a custom log

- Журнал событий Windows 7. Где найти системный журнал

- Как открыть журнал событий Windows 7?

- Что представляет собой описываемое приложение?

- Другие подпункты основного меню

- Характеристики происшествий

- Как работать с журналом событий?

- Ответные действия пользователя на события

- Ошибка в журнале не является поводом для паники

- Вывод

- Вертим логи как хотим ― анализ журналов в системах Windows

- Журналы и командная строка

- Работаем с журналами посредством запросов SQL

Как посмотреть логи Windows?

Ищете сервер с Windows? Выбирайте наши Windows VDS

Просмотр событий для проверки логов.

После нажатия комбинации “ Win+R и введите eventvwr.msc ” в любой системе Виндовс вы попадаете в просмотр событий. У вас откроется окно, где нужно развернуть Журналы Windows. В данном окне можно просмотреть все программы, которые открывались на ОС и, если была допущена ошибка, она также отобразится.

Аудит журнал поможет понять, что и кто и когда делал. Также отображается информация по запросам получения доступов.

В пункте Установка можно посмотреть логи ОС Виндовс, например, программы и обновления системы.

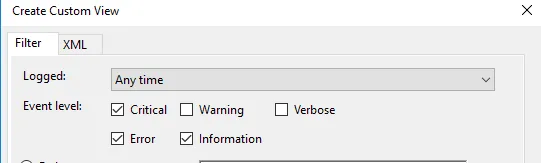

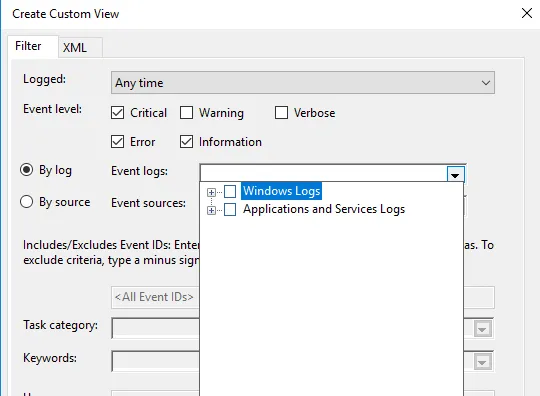

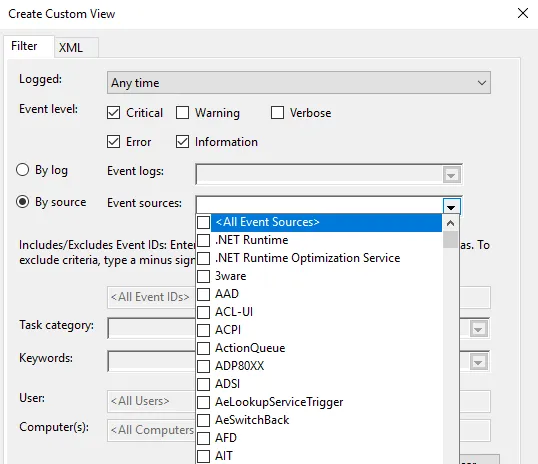

Фильтрация событий.

С помощью Фильтра текущего журнала (раздел Действия) можно отфильтровать информацию, которую вы хотите просмотреть.

Обязательно нужно указать уровень Событий:

Для сужения поиска можно отфильтровать источник событий и код.

Просмотр PowerShell логов.

В результате вы получите логи Системы

Также обязательно ознакомьтесь с перечнем аббревиатур:

Для выведения событий в командной оболочке только со столбцами «Уровень», «Дата записи события», «Источник», «Код события», «Категория» и «Сообщение события» для журнала «Система» используйте:

Get-EventLog –LogName ‘System’ | Format-Table EntryType, TimeWritten, Source, EventID, Category, Message

Если нужна подробная информация, замените Format-Table на Format-List на

Get-EventLog –LogName ‘System’ | Format-List EntryType, TimeWritten, Source, EventID, Category, Message

Формат информации станет более легким

Для фильтрации журнала, например, для фильтрации последних 20 сообщений, используйте команду

Get-EventLog –Logname ‘System’ –Newest 20

Если нужен список, позднее даты 1 января 2018 года, команда

Get-EventLog –LogName ‘System’ –After ‘1 января 2018’

Надеемся, данная статья поможет вам быстро и просто читать логи ОС Windows.

Желаем приятной работы!

Как установить свой образ на ВДС сервер с Виндовс, читайте в предыдущей статье.

Источник

Практическое руководство. Запись сведений о службах в журнал How to: Log Information About Services

Установщик службы автоматически регистрирует каждую службу в проекте как допустимый источник событий для журнала приложений на компьютере, где установлена служба, если включено ведение журнала. The installer for your service automatically registers each service in your project as a valid source of events with the Application log on the computer where the service is installed, when logging is turned on. Служба записывает сведения каждый раз, когда служба запускается, останавливается, приостанавливается, возобновляется, устанавливается или удаляется. The service logs information each time the service is started, stopped, paused, resumed, installed, or uninstalled. Она также записывает все возникающие ошибки. It also logs any failures that occur. Вам не нужно писать никакой код для записи в журнал при использовании этого поведения по умолчанию; служба обрабатывает это автоматически. You do not need to write any code to write entries to the log when using the default behavior; the service handles this for you automatically.

Если вы используете пользовательский журнал событий и настроили службу для записи в этот журнал, не пытайтесь обратиться к этому журналу до установки свойства ServiceName службы в коде. If you use a custom event log and configure your service application to write to it, you must not attempt to access the event log before setting the service’s ServiceName property in your code. Журналу событий нужно значение этого свойства, чтобы зарегистрировать службу в качестве допустимого источника событий. The event log needs this property’s value to register your service as a valid source of events.

Включение ведения журнала событий по умолчанию для службы To enable default event logging for your service

Отключение ведения журнала событий для службы To disable event logging for your service

Настройка ведения пользовательского журнала To set up logging to a custom log

Чтобы использовать пользовательский журнал, необходимо задать в свойстве AutoLog значение false. You must set AutoLog to false in order to use a custom log.

Настройте экземпляр компонента EventLog в приложении службы Windows. Set up an instance of an EventLog component in your Windows Service application.

Создайте пользовательский журнал, вызвав метод CreateEventSource и задав исходную строку и имя файла журнала, который хотите создать. Create a custom log by calling the CreateEventSource method and specifying the source string and the name of the log file you want to create.

Укажите в свойстве Source компонента EventLog исходную строку, созданную на шаге 3. Set the Source property on the EventLog component instance to the source string you created in step 3.

Следующий код показывает, как настроить ведение пользовательского журнала. The following code shows how to set up logging to a custom log.

В этом примере кода экземпляр компонента EventLog называется eventLog1 ( EventLog1 в Visual Basic). In this code example, an instance of an EventLog component is named eventLog1 ( EventLog1 in Visual Basic). Если на шаге 2 вы создали экземпляр с другим именем, измените код соответствующим образом. If you created an instance with another name in step 2, change the code accordingly.

Источник

Журнал событий Windows 7. Где найти системный журнал

В операционной системе Windows седьмой версии реализована функция отслеживания важных событий, которые происходят в работе системных программ. В «Майкрософт» под понятием «события» подразумеваются любые происшествия в системе, которые фиксируются в специальном журнале и сигнализируют о себе пользователям или администраторам. Это может быть служебная программа, не желающая запускаться, сбой в работе приложений или некорректная установка устройств. Все происшествия регистрирует и сохраняет журнал событий Windows 7. Он также располагает и показывает все действия в хронологическом порядке, помогает производить системный контроль, обеспечивает безопасность операционки, исправляет ошибки и диагностирует всю систему.

Следует периодически просматривать этот журнал на предмет появления поступающей информации и производить настройку системы для сохранения важных данных.

Компьютерное приложение «Просмотр событий» является основной частью служебных утилит «Майкрасофт», которые предназначены для контроля и просмотра журнала событий. Это необходимый инструмент для мониторинга работоспособности системы и ликвидации появляющихся ошибок. Служебная программа «Виндовс», управляющая документированием происшествий, называется «Журналом событий». Если эта служба запущена, то она начинает собирать и протоколировать все важные данные в своем архиве. Журнал событий Windows 7 разрешает совершать следующие действия:

— просмотр данных, записанных в архив;

— использование различных фильтров событий и их сохранение для дальнейшего применения в настройках системы;

— создание подписки по определенным происшествиям и управление ими;

— назначать определенные действия при возникновении каких-либо событий.

Как открыть журнал событий Windows 7?

Программа, отвечающая за регистрацию происшествий, запускается следующим образом:

1. Активируется меню нажатием кнопки «Пуск» в левом нижнем углу монитора, затем открывается «Панель управления». В списке элементов управления выбираем «Администрирование» и уже в этом подменю нажимаем на «Просмотр событий».

2. Есть другой способ, как посмотреть журнал событий Windows 7. Для этого следует перейти в меню «Пуск», в поисковом окошке набрать mmc и отправить запрос на поиск файла. Далее откроется таблица MMC, где нужно выбрать параграф, обозначающий добавление и удаление оснастки. Затем производится добавка «Просмотра событий» на главное окно.

Что представляет собой описываемое приложение?

В операционных системах Widows 7 и Vista установлены два вида журналов событий: системные архивы и служебный журнал приложений. Первый вариант используется для фиксации общесистемных происшествий, которые связаны с производительностью различных приложений, запуском и безопасностью. Второй вариант отвечает за запись событий их работы. Для контроля и управления всеми данными служба «Журнал событий» использует вкладку «Просмотра», которая подразделяется на следующие пункты:

— Приложение – здесь хранятся события, которые связаны с какой-то определенной программой. Например, почтовые службы хранят в этом месте историю пересылки информации, различные события в почтовых ящиках и так далее.

— Пункт «Безопасность» сохраняет все данные, относящиеся к входам в систему и выходу из нее, использованию административных возможностей и обращению к ресурсам.

— Установка – в этот журнал событий Windows 7 заносятся данные, которые возникают при установке и настройке системы и ее приложений.

— Система – фиксирует все события операционки, такие как сбой при запуске служебных приложений или при установке и обновлении драйверов устройств, разнообразные сообщения, касающиеся работы всей системы.

— Пересылаемые события – если этот пункт настроен, то в нем хранится информация, которая приходит с других серверов.

Другие подпункты основного меню

Также в меню «Администрирование», где журнал событий в Windows 7 и находится, есть такие дополнительные пункты:

— Internet Explorer – здесь регистрируются события, которые возникают при работе и настройке одноименного браузера.

— Windows PowerShell – в этой папке фиксируются происшествия, имеющие связь с применением оболочки PowerShell.

— События оборудования – если этот пункт настроен, то в журнал заносятся данные, которые генерируют устройства.

Вся структура «семерки», которая обеспечивает запись всех событий, основана по типу «Висты» на XML. Но для использования в Window 7 программы журнала событий нет необходимости знать, как применять этот код. Приложение «Просмотр событий» все сделает само, предоставив удобную и простую таблицу с пунктами меню.

Характеристики происшествий

Пользователь, желающий узнать, как посмотреть журнал событий Windows 7, должен также разбираться и в характеристиках тех данных, которые он хочет просмотреть. Ведь существуют различные свойства тех или иных происшествий, описанных в «Просмотре событий». Эти характеристики мы рассмотрим ниже:

— Источники – программа, фиксирующая события в журнале. Здесь записываются имена приложений или драйверов, повлиявших на то или иное происшествие.

— Код события – набор чисел, определяющих тип происшествия. Этот код и имя источника события используется технической поддержкой системного обеспечения для исправления ошибок и ликвидации программных сбоев.

— Уровень – степень важности события. Журнал событий системы имеет шесть уровней происшествий:

5. Мониторинг успешных операций по исправлению ошибок.

6. Аудит неудачных действий.

— Пользователи – фиксирует данные учетных записей, от имени которых произошло происшествие. Это могут быть имена различных сервисов, а также реальных пользователей.

— Дата и время – регистрирует временные показатели появления события.

— Загрузка центрального процессора – время, необходимое для выполнения команд пользователя.

Существует масса других событий, которые возникают при работе операционной системы. Все происшествия высвечиваются в «Просмотре событий» с описанием всех сопутствующих информационных данных.

Как работать с журналом событий?

Очень важным моментом в предохранении системы от сбоев и зависаний является периодическое просматривание журнала «Приложение», в котором фиксируются сведения о происшествиях, недавних действиях с той или иной программой, а также предоставляется выбор доступных операций.

Зайдя в журнал событий Windows 7, в подменю «Приложение» можно увидеть список всех программ, вызвавших различные негативные события в системе, время и дату их появления, источник, а также степень проблемности.

В этой консоли можно сохранить все события за последние несколько месяцев, очистить журнал от старых записей, изменить размер таблицы и многое другое.

Ответные действия пользователя на события

Изучив, как открыть журнал событий Windows 7 и каким образом им пользоваться, следует далее научиться применять с этим полезным приложением «Планировщик задач». Для этого необходимо правой клавишей мыши кликнуть на любое происшествие и в открывшемся окне выбрать меню привязки задачи к событию. В следующий раз, когда произойдет такое происшествие в системе, операционка автоматом запустит установленную задачу на обработку ошибки и ее исправление.

Ошибка в журнале не является поводом для паники

Если, просматривая журнал системных событий Windows 7, вы увидите появляющиеся периодически ошибки системы или предупреждения, то не следует переживать и паниковать по этому поводу. Даже при отлично работающем компьютере могут регистрироваться различные ошибки и сбои, большинство из которых не несут серьезной угрозы работоспособности ПК.

Описываемое нами приложение создано для того, чтобы облегчить системному администратору контроль над компьютерами и устранение появляющихся проблем.

Вывод

Исходя из всего вышесказанного, становится ясно, что журнал событий – способ, позволяющий программам и системе фиксировать и сохранять все события на компьютере в одном месте. В таком журнале хранятся все операционные ошибки, сообщения и предупреждения системных приложений.

Где находится журнал событий в Windows 7, чем его открыть, как им пользоваться, каким образом исправлять появившиеся ошибки – все это мы узнали из этой статьи. Но многие спросят: «А зачем нам это нужно, мы не системные администраторы, не программисты, а обыкновенные пользователи, которым эти знания как бы не нужны?» Но этот подход неправильный. Ведь когда человек чем-то заболевает, перед походом к врачу он пытается сам вылечиться теми или иными способами. И у многих часто это получается. Так и компьютер, являющийся цифровым организмом, может «заболеть», и в этой статье показан один из способов, как диагностировать причину такого «заболевания», по результатам такого «обследования» можно принять правильное решение о методах последующего «лечения».

Так что информация о способе просмотра событий будет полезна не только системщику, но и обыкновенному пользователю.

Источник

Вертим логи как хотим ― анализ журналов в системах Windows

Пора поговорить про удобную работу с логами, тем более что в Windows есть масса неочевидных инструментов для этого. Например, Log Parser, который порой просто незаменим.

В статье не будет про серьезные вещи вроде Splunk и ELK (Elasticsearch + Logstash + Kibana). Сфокусируемся на простом и бесплатном.

Журналы и командная строка

До появления PowerShell можно было использовать такие утилиты cmd как find и findstr. Они вполне подходят для простой автоматизации. Например, когда мне понадобилось отлавливать ошибки в обмене 1С 7.7 я использовал в скриптах обмена простую команду:

Она позволяла получить в файле fail.txt все ошибки обмена. Но если было нужно что-то большее, вроде получения информации о предшествующей ошибке, то приходилось создавать монструозные скрипты с циклами for или использовать сторонние утилиты. По счастью, с появлением PowerShell эти проблемы ушли в прошлое.

Основным инструментом для работы с текстовыми журналами является командлет Get-Content, предназначенный для отображения содержимого текстового файла. Например, для вывода журнала сервиса WSUS в консоль можно использовать команду:

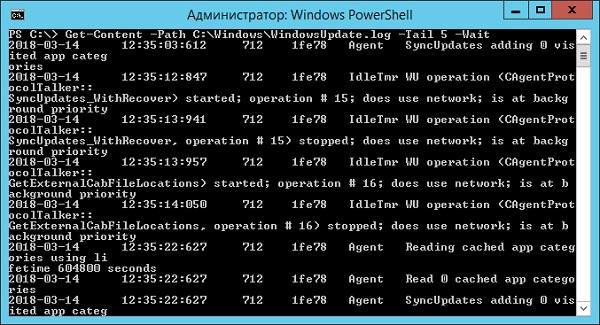

Для вывода последних строк журнала существует параметр Tail, который в паре с параметром Wait позволит смотреть за журналом в режиме онлайн. Посмотрим, как идет обновление системы командой:

Смотрим за ходом обновления Windows.

Если же нам нужно отловить в журналах определенные события, то поможет командлет Select-String, который позволяет отобразить только строки, подходящие под маску поиска. Посмотрим на последние блокировки Windows Firewall:

Смотрим, кто пытается пролезть на наш дедик.

При необходимости посмотреть в журнале строки перед и после нужной, можно использовать параметр Context. Например, для вывода трех строк после и трех строк перед ошибкой можно использовать команду:

Оба полезных командлета можно объединить. Например, для вывода строк с 45 по 75 из netlogon.log поможет команда:

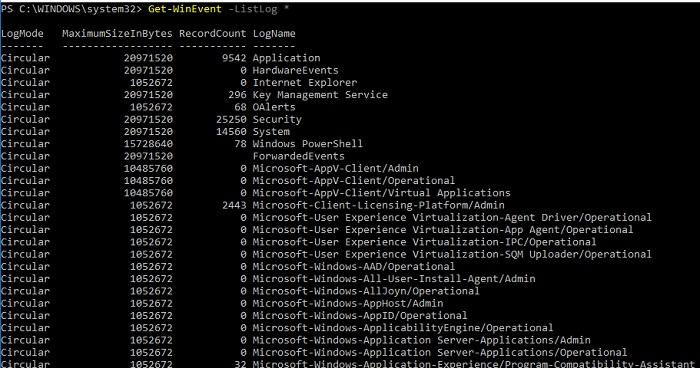

Для получения списка доступных системных журналов можно выполнить следующую команду:

Вывод доступных журналов и информации о них.

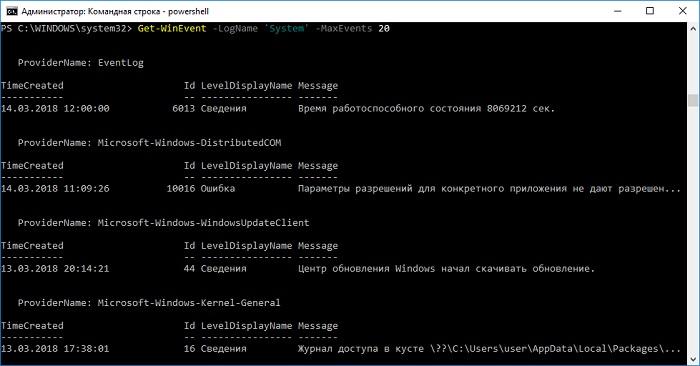

Для просмотра какого-то конкретного журнала нужно лишь добавить его имя. Для примера получим последние 20 записей из журнала System командой:

Последние записи в журнале System.

Для получения определенных событий удобнее всего использовать хэш-таблицы. Подробнее о работе с хэш-таблицами в PowerShell можно прочитать в материале Technet about_Hash_Tables.

Для примера получим все события из журнала System с кодом события 1 и 6013.

В случае если надо получить события определенного типа ― предупреждения или ошибки, ― нужно использовать фильтр по важности (Level). Возможны следующие значения:

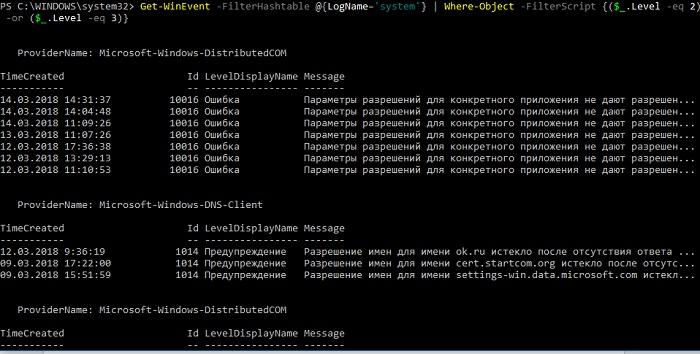

Собрать хэш-таблицу с несколькими значениями важности одной командой так просто не получится. Если мы хотим получить ошибки и предупреждения из системного журнала, можно воспользоваться дополнительной фильтрацией при помощи Where-Object:

Ошибки и предупреждения журнала System.

Аналогичным образом можно собирать таблицу, фильтруя непосредственно по тексту события и по времени.

Подробнее почитать про работу обоих командлетов для работы с системными журналами можно в документации PowerShell:

PowerShell ― механизм удобный и гибкий, но требует знания синтаксиса и для сложных условий и обработки большого количества файлов потребует написания полноценных скриптов. Но есть вариант обойтись всего-лишь SQL-запросами при помощи замечательного Log Parser.

Работаем с журналами посредством запросов SQL

Утилита Log Parser появилась на свет в начале «нулевых» и с тех пор успела обзавестись официальной графической оболочкой. Тем не менее актуальности своей она не потеряла и до сих пор остается для меня одним из самых любимых инструментов для анализа логов. Загрузить утилиту можно в Центре Загрузок Microsoft, графический интерфейс к ней ― в галерее Technet. О графическом интерфейсе чуть позже, начнем с самой утилиты.

О возможностях Log Parser уже рассказывалось в материале «LogParser — привычный взгляд на непривычные вещи», поэтому я начну с конкретных примеров.

Для начала разберемся с текстовыми файлами ― например, получим список подключений по RDP, заблокированных нашим фаерволом. Для получения такой информации вполне подойдет следующий SQL-запрос:

Посмотрим на результат:

Смотрим журнал Windows Firewall.

Разумеется, с полученной таблицей можно делать все что угодно ― сортировать, группировать. Насколько хватит фантазии и знания SQL.

Log Parser также прекрасно работает с множеством других источников. Например, посмотрим откуда пользователи подключались к нашему серверу по RDP.

Работать будем с журналом TerminalServices-LocalSessionManager\Operational.

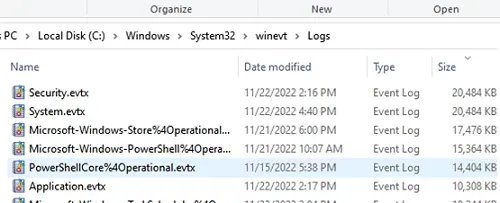

Не со всеми журналами Log Parser работает просто так ― к некоторым он не может получить доступ. В нашем случае просто скопируем журнал из %SystemRoot%\System32\Winevt\Logs\Microsoft-Windows-TerminalServices-LocalSessionManager%4Operational.evtx в %temp%\test.evtx.

Данные будем получать таким запросом:

Смотрим, кто и когда подключался к нашему серверу терминалов.

Особенно удобно использовать Log Parser для работы с большим количеством файлов журналов ― например, в IIS или Exchange. Благодаря возможностям SQL можно получать самую разную аналитическую информацию, вплоть до статистики версий IOS и Android, которые подключаются к вашему серверу.

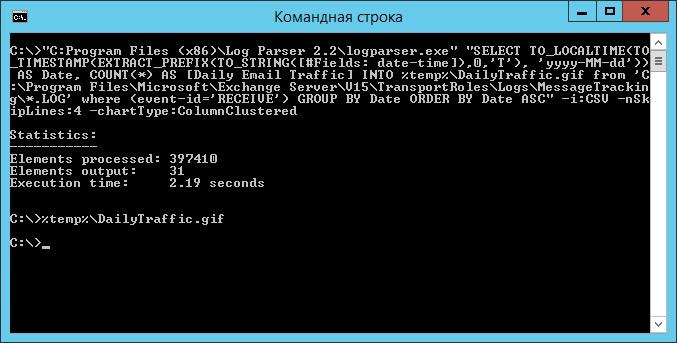

В качестве примера посмотрим статистику количества писем по дням таким запросом:

Если в системе установлены Office Web Components, загрузить которые можно в Центре загрузки Microsoft, то на выходе можно получить красивую диаграмму.

Выполняем запрос и открываем получившуюся картинку…

Любуемся результатом.

Следует отметить, что после установки Log Parser в системе регистрируется COM-компонент MSUtil.LogQuery. Он позволяет делать запросы к движку утилиты не только через вызов LogParser.exe, но и при помощи любого другого привычного языка. В качестве примера приведу простой скрипт PowerShell, который выведет 20 наиболее объемных файлов на диске С.

Ознакомиться с документацией о работе компонента можно в материале Log Parser COM API Overview на портале SystemManager.ru.

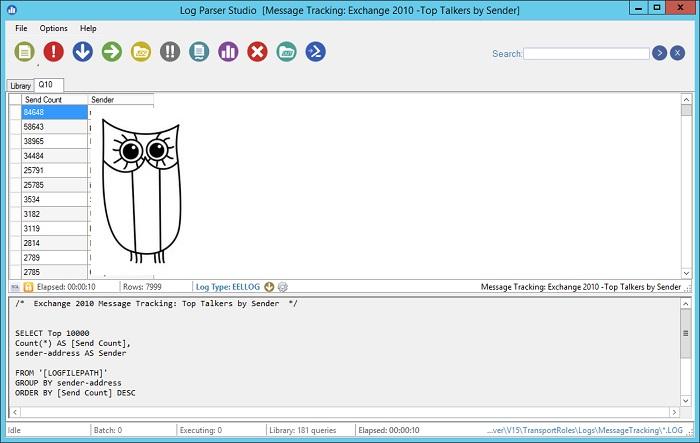

Благодаря этой возможности для облегчения работы существует несколько утилит, представляющих из себя графическую оболочку для Log Parser. Платные рассматривать не буду, а вот бесплатную Log Parser Studio покажу.

Интерфейс Log Parser Studio.

Основной особенностью здесь является библиотека, которая позволяет держать все запросы в одном месте, без россыпи по папкам. Также сходу представлено множество готовых примеров, которые помогут разобраться с запросами.

Вторая особенность ― возможность экспорта запроса в скрипт PowerShell.

В качестве примера посмотрим, как будет работать выборка ящиков, отправляющих больше всего писем:

Выборка наиболее активных ящиков.

При этом можно выбрать куда больше типов журналов. Например, в «чистом» Log Parser существуют ограничения по типам входных данных, и отдельного типа для Exchange нет ― нужно самостоятельно вводить описания полей и пропуск заголовков. В Log Parser Studio нужные форматы уже готовы к использованию.

Помимо Log Parser, с логами можно работать и при помощи возможностей MS Excel, которые упоминались в материале «Excel вместо PowerShell». Но максимального удобства можно достичь, подготавливая первичный материал при помощи Log Parser с последующей обработкой его через Power Query в Excel.

Приходилось ли вам использовать какие-либо инструменты для перелопачивания логов? Поделитесь в комментариях.

Источник

In the realm of Windows operating systems, service logs play a crucial role in monitoring and troubleshooting the performance and functionality of services. This detailed article explores the significance, types, management, and practical uses of Windows service logs, empowering users and administrators with essential knowledge to effectively maintain system reliability and operational efficiency.

Introduction to Windows Service Logs

Windows service logs are records of events and activities generated by services running on a Windows system. These logs provide valuable insights into service operations, errors, warnings, and other significant events that impact system performance and functionality. By monitoring service logs, administrators can identify issues promptly, track service behaviour, and ensure timely intervention to maintain system integrity.

Key Functions and Benefits

The primary functions and benefits of Windows service logs include:

- Troubleshooting: Identifying and diagnosing service-related issues, errors, and failures.

- Performance Monitoring: Monitoring service performance metrics such as start-up times, resource usage, and responsiveness.

- Audit and Compliance: Recording service activities for audit trails and compliance with regulatory requirements.

- Security Analysis: Detecting and investigating suspicious or unauthorised service activities that may pose security risks.

Types of Windows Service Logs

Windows operating systems maintain various types of service logs, each serving specific purposes:

- Event Viewer Logs:

- Application Log: Records events related to applications, including services.

- System Log: Captures system-level events, including service start-up, shutdown, and errors.

- Security Log: Documents security-related events, such as service authentication and access attempts.

- Service-specific Logs:

- Some services generate their specific logs for detailed tracking and troubleshooting.

Accessing and Managing Windows Service Logs

To access and manage Windows service logs effectively:

Using Event Viewer

- Open Event Viewer:

- Press Windows Key + R to open the Run dialog.

- Type eventvwr.msc and press Enter to launch Event Viewer.

- Navigate to Service Logs:

- Expand Windows Logs in the left pane and select the desired log (Application, System, or Security).

- Filter or search for specific service-related events using the Filter Current Log option.

Configuring Logging Options

- Modify Event Log Properties:

- Right-click on the log (e.g., Application) and select Properties.

- Adjust settings such as log size, retention method, and event levels (Information, Warning, Error) as per operational requirements.

Practical Uses of Windows Service Logs

Windows service logs serve critical roles in various administrative tasks:

- Diagnosis and Resolution: Identify and resolve service-related issues promptly based on logged events and error messages.

- Capacity Planning: Analyse service performance trends and resource consumption to optimise system capacity and allocation.

- Compliance Audits: Maintain comprehensive audit trails to demonstrate adherence to industry regulations and internal policies.

Best Practices for Managing Service Logs

To ensure effective management and utilisation of Windows service logs:

- Regular Review: Schedule regular reviews of service logs to detect anomalies and performance degradation.

- Automated Monitoring: Implement automated monitoring tools to alert administrators to critical events and potential issues.

- Documentation: Document significant events and actions taken based on service logs for future reference and analysis.

Conclusion

Windows service logs are indispensable tools for monitoring, troubleshooting, and maintaining the performance and security of services within a Windows environment. By understanding their types, functions, and management practices as outlined in this guide, administrators can leverage service logs effectively to enhance system reliability, mitigate risks, and ensure optimal service delivery across diverse computing environments.

For further assistance or specific inquiries regarding Windows service logs and management practices, consult Microsoft’s official documentation or seek advice from IT professionals specialising in Windows system administration. Proficiency in utilising service logs enhances administrative capabilities and supports proactive maintenance in dynamic computing environments.

If you’re using a Windows server and want to know what happened to your machine, Windows logs are an essential resource. Windows logs record various system activities, errors, and other significant events, providing valuable information for troubleshooting, auditing, and ensuring system integrity. Understanding how to access, interpret, and utilise these logs enables efficient, problem solving, enables security measures and ensures the smooth operation of your system.

In this guide, you will learn about Windows event logs, its different categories, how to filter and create Custom Views.

What is a Windows Event Log?

A Windows event log is a file that keeps track of system events and errors, application issues, and security events. Windows Event log can also provide insights into an application’s behavior by tracking its interactions with other processes and services. With the right knowledge of the information stored in these logs, you can easily diagnose and easily resolve issues within your system and applications.

You can access the windows events logs as follows:

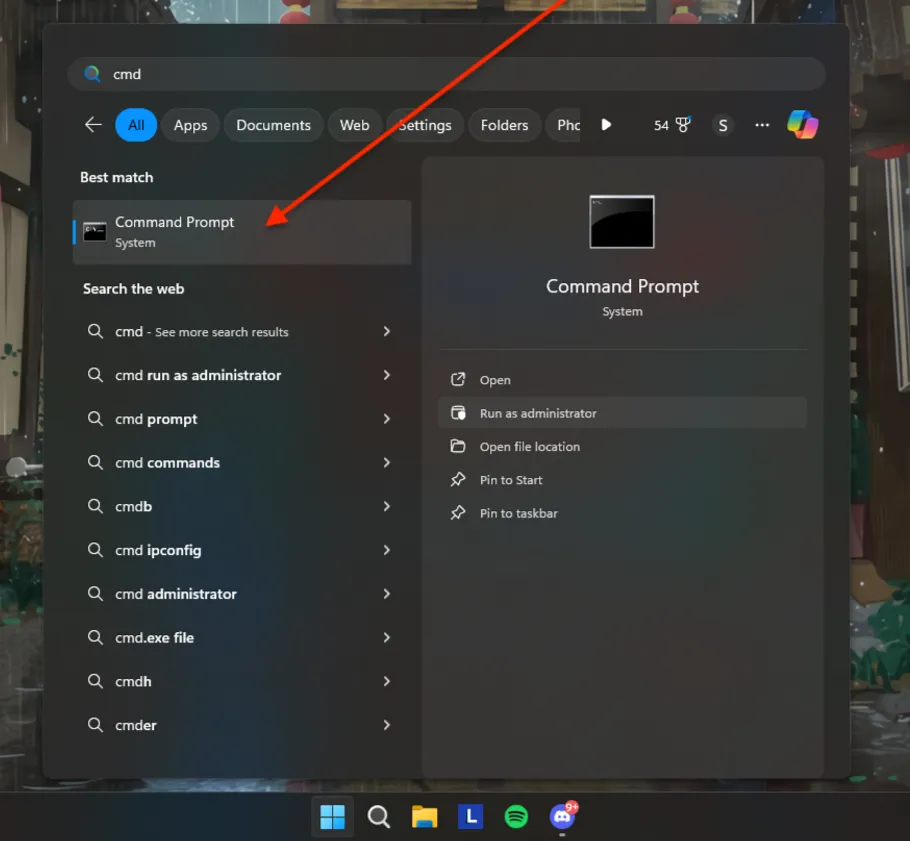

Using the Start Menu:

- Click on the Start button or press the Windows key.

- Type

Event Viewerin the search box and select it from the search results.

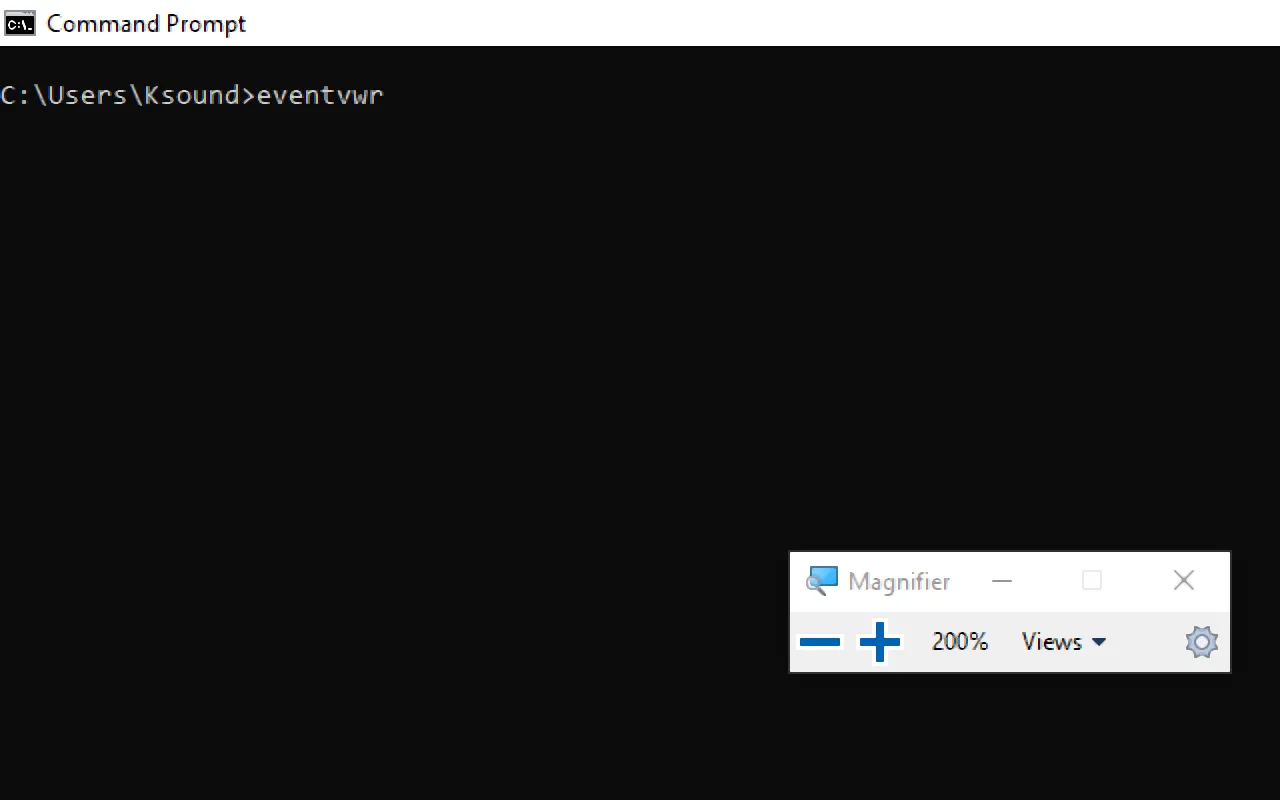

Using the Run Dialog:

- Press

Windows + Rto open the Run dialog. - Type

eventvwrand press Enter.

Using the Control Panel:

- Open the Command Prompt and run as administrator.

- Type

eventvwrand press Enter.

You can see the detailed steps below. Now let’s discuss and understand windows events logs in detail.

Understanding Windows Event Logs categories & Types

There are different Windows logs, each serving a specific purpose in tracking and recording events related to your system, applications, and security. They include:

- System Events: System events log information is about the core operations of your Windows operating system. System events are essential for maintaining your system’s health and functionality because it records events related to the system’s hardware and software components. Some system events are as follows:

- Hardware Failures: Logs any issues related to hardware components, such as disc failures or memory errors.

- Driver Issues: Records events related to the loading, unloading, or malfunctioning of device drivers. This helps in identifying driver-related problems that could affect system stability.

- System Startups and Shutdowns: Tracks the times when the system starts up or shuts down. This can be useful for understanding system uptime and diagnosing issues related to improper shutdowns or startup failures.

- Application Events: Data related to software applications running on the system includes application errors, warnings, and informational messages. If you are using a Windows server to run your production-level application, you can use the application errors, warnings, and messages provided here to solve the issue. There are different types of Application events some are as follows:

- Application Errors: Application errors are events generated by software applications when they encounter issues that prevent them from functioning correctly.

- Warnings: Logs warnings from applications about potential issues that might not be critical but could lead to problems if not addressed.

- Informational Messages: Provides general information about application activities, such as successful operations or status updates, helping to understand the normal functioning of applications.

- Security Events: Security events are logs that capture all security-related activities on your Windows system. They are essential for monitoring, maintaining, and auditing the security of your system. These events help detect unauthorised access attempts, monitor access to sensitive resources, and track changes to system policies. Some security events are as follows:

- Successful and Failed Login Attempts: Successful and failed login attempts are critical events that are logged by a system to monitor access and ensure security. These logs provide valuable insights into user activity, helping to detect unauthorised access attempts and identify potential security threats.

- Resource Access: These events log attempts to access protected resources such as files, folders, or system settings. Monitoring these logs ensures that sensitive data is accessed appropriately and helps identify unauthorised access attempts.

- System Policy Changes: These logs record any changes to system policies, including modifications to user permissions or security settings. This is important for auditing purposes and ensuring compliance with security policies, helping to maintain the integrity and security of the system.

- Setup Events: Setup events are logs that contain detailed information about the installation and setup processes on your Windows system. These logs are valuable for diagnosing and resolving issues that occur during the installation or configuration of software and system components. Some Setup events are as follows:

- Installation Processes: Installation processes refer to the series of steps and operations carried out to install software, updates, or system components on a Windows system. It contains log details about software installation, updates, or system components. This helps in diagnosing issues related to incomplete or failed installations.

- Setup Configurations: Records information about system configurations during the setup process. This can be useful for understanding your system’s initial setup and configuration.

- Forwarded Events: Forwarded events are logs sent from other computers to a centralised logging server. This is particularly useful in larger environments where centralised log management is needed. They include:

- Logs from Remote Systems: Collects event logs from multiple systems, allowing for centralised monitoring and management.

- Centralised Logging Scenarios: Useful for organisations that need to aggregate logs from various systems to a single location for easier analysis and monitoring.

Accessing the Windows Event Viewer

Windows Event Viewer is a Windows application that lets you see your computer’s logs, warnings, and other events. Each application you open generates entries that are recorded in an activity log, which can be viewed from the Event Viewer.

There are several ways to access the Windows Event Viewer. Here are some of them:

-

Using the Start Menu:

- Click on the Start button or press the Windows key.

- Type

Event Viewerin the search box.

Using start menu to open Event viewer — Select Event Viewer from the search results which will popup something like this.

Event Viewer main page 2. Using the Run Dialog: — Press

Windows + Rto open the Run dialog. — Typeeventvwrand press Enter.Windows Run App to open Event Viewer Windows Event viewer landing page 3. Using Control Panel: — Open the Command Prompt and run as administrator

Open CMD as Administrator from start menu — Once open, type

eventvwrand press enter, and you will be redirected to Event Viewer page.CMD terminal

Windows Log Location

Windows event logs are stored in files located in the C:\\Windows\\System32\\winevt\\Logs directory. Each log file corresponds to a specific log category, such as System, Application, or Security. It may differ depending on which version of Windows you are using.

The main event log files are:

- Application.evtx: Logs events from applications and programs.

- Security.evtx: Logs security events like successful or failed logins.

- System.evtx: Logs events related to Windows system components and drivers

You can find many other log files which could be related to system operations & other processes that are happening inside the Windows System. Windows 11uses the .evtx format rather than using the classic EVT format.

Understanding Event Viewer Entries

Event Viewer entries provide detailed information about each logged event. It is like a log book for your Windows system. They record important happenings within the system, including applications, systems, security, failed events, etc. Understanding these entries is key to effective log management.

The key components of an Event Viewer entry are:

- Date and Time: When the event occurred.

- Source: The application or system component that generated the event.

- Event ID: A unique identifier for the event type.

- Level: The severity of the event (Information, Warning, Error, Critical).

- User: The user account under which the event occurred.

- Computer: The name of the computer where the event was logged.

- Description: Detailed information about the event.

Each event in the Event Viewer has a severity level, indicating the importance and type of the event:

- Information (Green Light): These events resemble a green traffic light, signifying smooth sailing. They indicate successful operations or occurrences within your system.

- Warning (Yellow Light): Treat these entries with caution, like a yellow traffic light. They signal potential issues that warrant attention but might not cause immediate problems.

- Error (Orange Light): Think of error entries as an orange traffic light; proceed with care. They denote significant problems that could affect system functionality. Imagine an error message indicating a driver failure.

- Critical (Red Light): Critical entries are akin to a red traffic light; stop and address the situation immediately. They represent severe errors that have caused a major failure. A critical event might report a complete system shutdown or a critical service crashing.

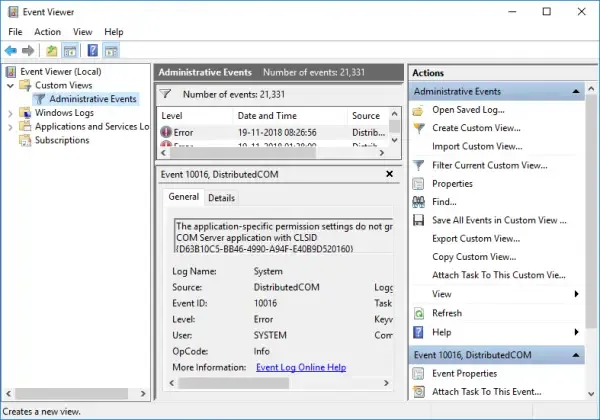

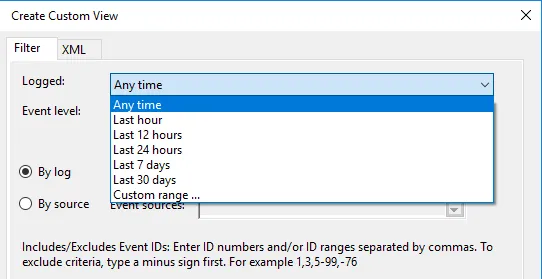

Filtering and Custom Views

Event Viewer allows you to filter events using a variety of parameters, including date, event level, source, and more. Consider the following scenario: your system exhibits weird behaviour, but the Event Viewer is overflowing with hundreds, if not thousands, of entries. Filtering steps and generating custom views can significantly reduce the workload. You may also construct custom views to focus on specific kinds of events:

- In the Event Viewer, you’ll see Administrative Events, to create special logs right-click on «Custom Views» and select «Create Custom View.»

1. In the Custom View page, you can see logged drop down, choose a preferred time or it gives you an option to create a custom time to set. 2. On the Event Level choose an appropriate level for your custom view, You can choose among the 5 levels.

1. Once done, choose how you want the events to be filtered, By log or By source.

Once everything is set up according to your needs, save all events in Custom View as

from the drop-down menu and choose an appropriate location to save the logs. Click on the Save button. (A log file with the extension .evtx will be saved on your device).

Conclusion

This blog provides an understanding how you can use the Windows Event Viewer which is provided by the Windows in default and using it to monitor Windows logs.

- Main event log files are stored in

C:\\Windows\\System32\\winevt\\Logs. - Windows logs are crucial for understanding the activities, errors, and significant events on your machine. They provide valuable information for troubleshooting, auditing, and ensuring system integrity.

- They record a variety of system activities, errors, and other significant events, providing valuable information for troubleshooting, auditing, and ensuring system integrity.

- We learnt how to setup Filtering and Custom Views to optimise what we see and solve the problems and where it happened.

By grasping the significance of different event types such as System, Application, Security, Setup, and Forwarded Events, and knowing how to filter and export logs, you can effectively manage your Windows system.

FAQ’s

How to view Windows logs?

To view Windows logs, use the built-in Event Viewer:

- Press

Win + R, typeeventvwr, and press Enter. - Navigate through the console tree to find the log you want to view (e.g., Windows Logs > Application).

Where are Microsoft logs?

Microsoft logs, including Windows logs, can be found in the Event Viewer under sections like Application, Security, and System. Log files are also located in the C:\Windows\System32\winevt\Logs directory.

How do I audit Windows logs?

To audit Windows logs:

- Open Event Viewer.

- Navigate to Security logs under Windows Logs.

- Configure auditing policies via the Local Security Policy or Group Policy Management Console.

How do I check my Windows activity log

Check your Windows activity log by viewing the Security logs in Event Viewer. These logs record user logins, logoffs, and other security-related activities.

Which is Windows log key?

The Windows log key, often referred to as the Windows key, is the key on your keyboard with the Windows logo. It is used in various shortcuts to open system tools, including Event Viewer (Win + X > Event Viewer).

Where is the logs folder?

The logs folder is located at C:\Windows\System32\winevt\Logs. This folder contains all the event log files in .evtx format.

Why are Windows logs important?

Windows logs are important because they provide detailed information about system operations, security events, and application behavior, which is crucial for troubleshooting, auditing, and ensuring system integrity.

How to view log files?

View log files using Event Viewer:

- Open Event Viewer (

Win + R, typeeventvwr, press Enter). - Expand the Windows Logs section and select the log you want to view.

Where are login logs?

Login logs are located in the Security logs section of Event Viewer. They record all login attempts, both successful and failed.

What are system logs?

System logs contain information about the core operations of the Windows operating system, including hardware events, driver issues, and system startups and shutdowns. They are found under the System section in Event Viewer.

How do I find Windows log files?

Find Windows log files in the Event Viewer or directly in the C:\Windows\System32\winevt\Logs directory.

How do I view user logs in Windows 10?

View user logs in Windows 10 through the Event Viewer:

- Open Event Viewer.

- Go to Windows Logs > Security to see logs related to user activities, including logins and logoffs.

How do I view Windows setup logs?

To view Windows setup logs:

- Open Event Viewer.

- Navigate to Applications and Services Logs > Microsoft > Windows > Setup.

How do I view Windows app logs?

To view Windows application logs:

- Open Event Viewer.

- Navigate to Windows Logs > Application to see logs related to software applications running on your system.