Одним из наиболее часто встречающихся нам вопросов является вопрос о том, как правильно установить ЭЦП через программу Крипто Про. В данной статье-инструкции мы расскажем Вам, как это можно сделать.

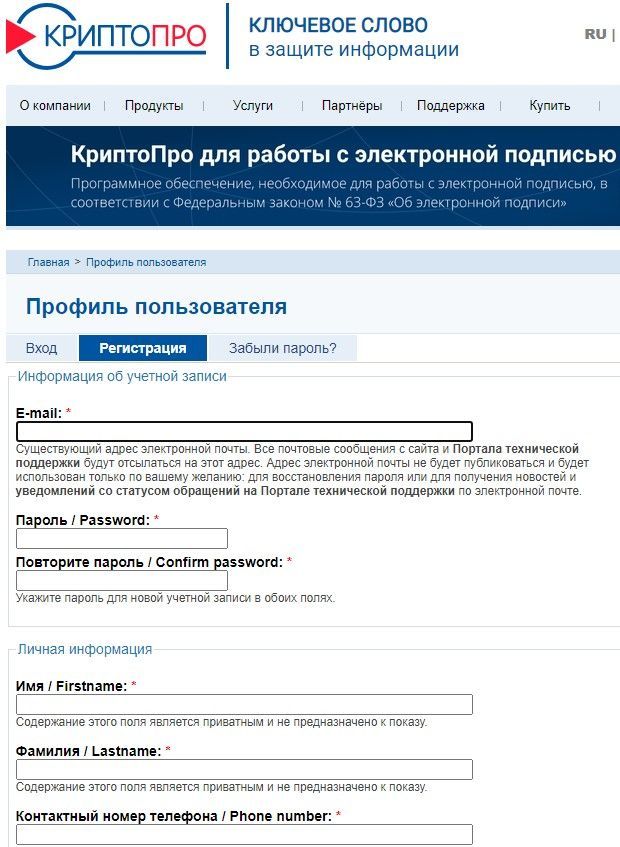

1.Для начала необходимо скачать саму программу, для этого заходим на сайт Крипто Про (cryptopro.ru), заходим в раздел “Скачать”, выбираем “КриптоПро CSP”, проходим быструю регистрацию и скачиваем установочный файл программы. Нам необходима версия программы 5.0. Ссылка на регистрацию: cryptopro.ru.

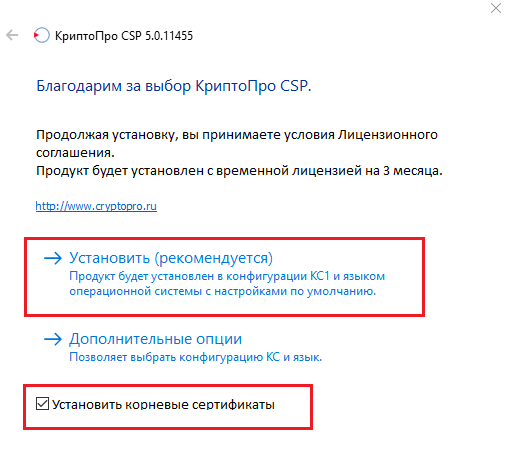

2. Затем, запускаем скачанный установочный файл программы и проходим процедуру установки, выбирая параметры по умолчанию (нажимаем “установить(рекомендуется)” и ставим галочку “Установить корневые сертификаты”).

3. Программа успешно устанавливается, после чего осуществляем перезагрузку компьютера по требованию установщика.

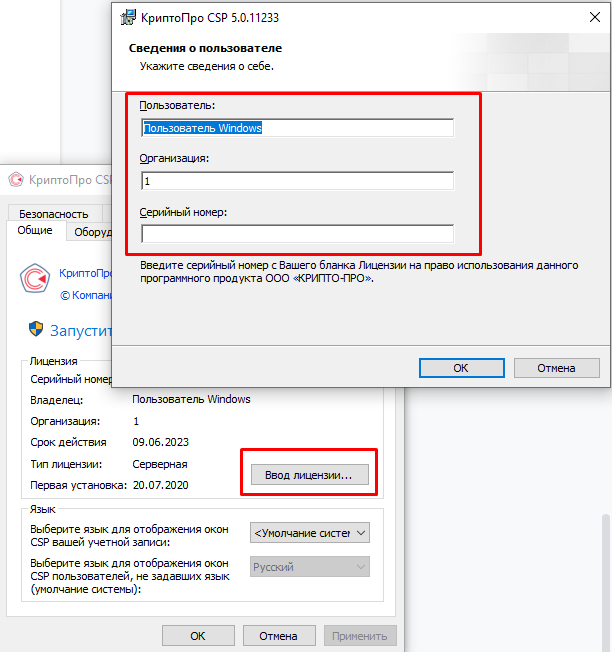

4. После перезапуска ПК необходимо запустить программу Крипто Про CSP. Запустив ее, попадаем на главное окно, где отображается информация о лицензии. Здесь стоит отметить, что по умолчанию, при установке программы активируется демо-период на несколько месяцев работы, однако, не забываем, что Крипто Про CSP является платным программным продуктом и через 3 месяца ее необходимо будет активировать приобретенной лицензией. Сделать это можно нажав на кнопку “Ввод лицензии” и введя данные активации.

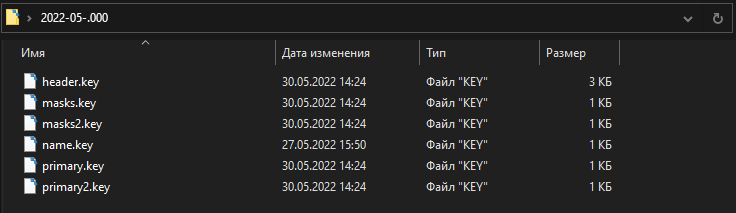

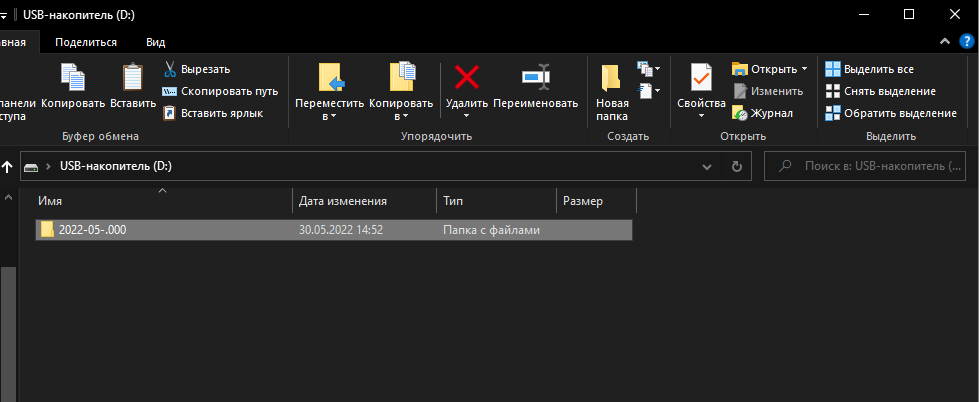

5. Активировав программу, приступаем к установке ЭЦП. Для этого необходимо скопировать папку с электронно-цифровой подписью в корень локального диска компьютера, отличного от системного. Лучше всего для этого подойдет внешний USB-накопитель. Также здесь стоит сказать, что чаще всего ЭЦП выпущенная через программу Крипто Про представляет собой папку, содержащую различную комбинацию символов в названии. А внутри такой папки будут будут файлы, имеющие расширение “.KEY” Пример такой папки и файлов изображен на рисунках ниже.

Таким образом, скопированная на USB-накопитель папка с ЭЦП будет выглядеть так:

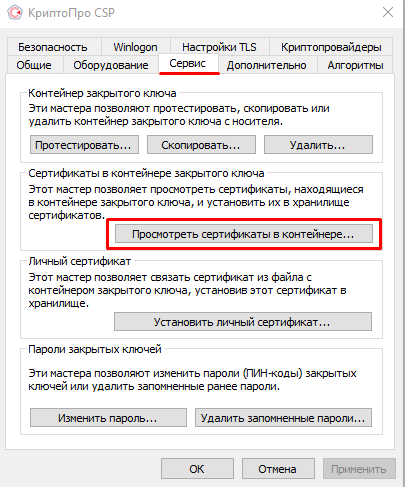

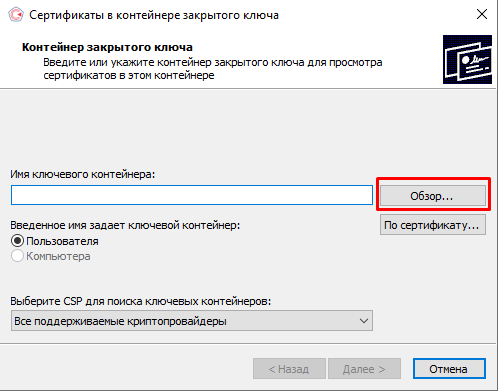

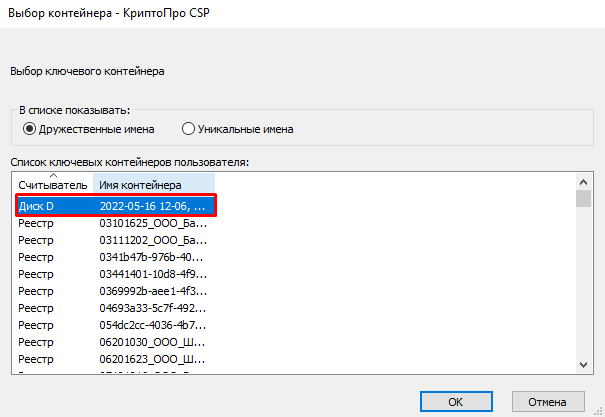

6. После копирования папки с ЭЦП заходим в программе Крипто Про CSP во вкладку “Сервис”, нажимаем на кнопку “Просмотреть сертификаты в контейнере”, далее, выбираем “Обзор” и указываем ЭЦП, которую скопировали ранее на физический носитель.

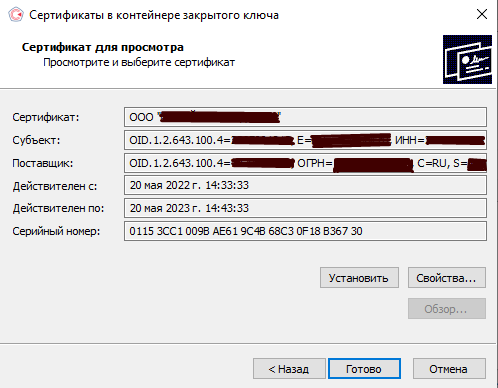

7. Далее перед нами открывается окно с информацией о пользователей ЭЦП.

Убеждаемся, что мы открыли именно ту подпись, которая нам необходима и нажимаем на кнопку “Установить”. После установки подписи программа выдаст нам сообщение о том, что сертификат установлен в хранилище, где нажимаем “ОК”.

Готово! Наша ЭЦП установлена. Однако, здесь есть некоторые нюансы, о которых также следует сказать.

- При использовании ЭЦП, система запрашивает пароль, который был установлен при выпуске.Его Вам должна передать вместе с самой ЭЦП выпускающая организация. По умолчанию пароль: 12345678. Для разных типов ЭЦП пароль по умолчанию может различаться.

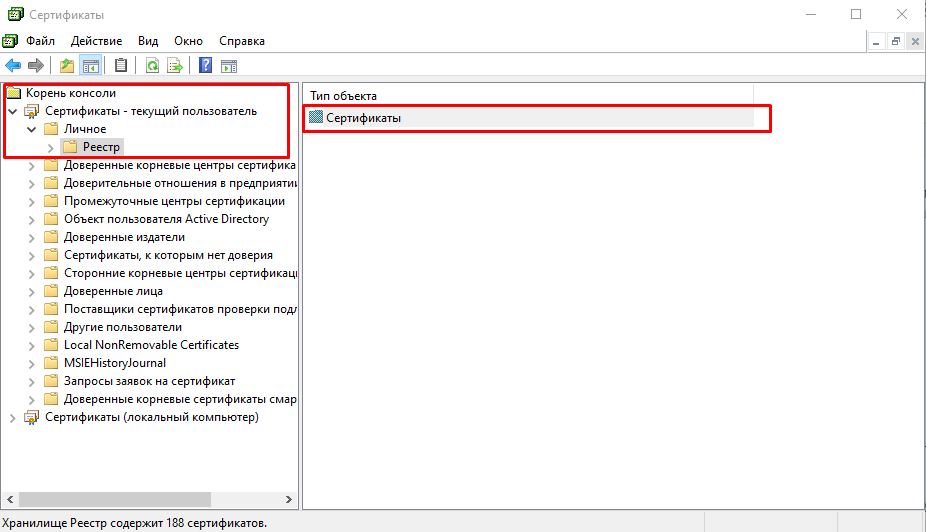

- Для того, чтобы проверить корректность установки сертификата на Ваш компьютер, необходимо зайти в приложение “Сертификаты” в системе Windows, затем выбрать “Сертификаты текущий пользователь” — ”Личное” — ”Реестр”- “Сертификаты” и найти необходимый сертификат в списке.

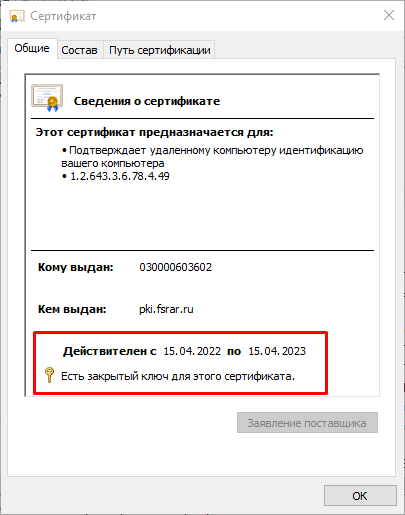

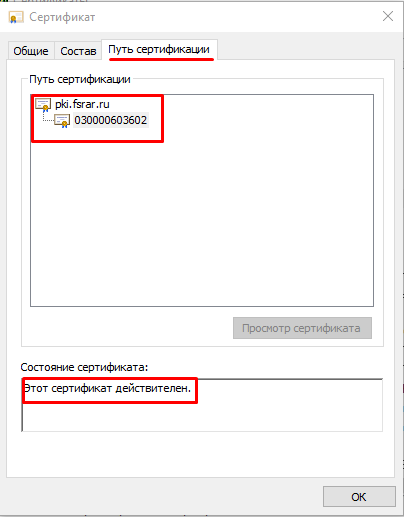

Далее, необходимо нажать на нужный сертификат два раза, после чего откроется окно с ним. Убеждаемся, что система не показывает ошибок и переходим на вкладку “Путь сертификации”.

Видим отсутствие ошибок и статус внизу “Этот сертификат действителен”. Таким образом, наш сертификат установлен корректно.

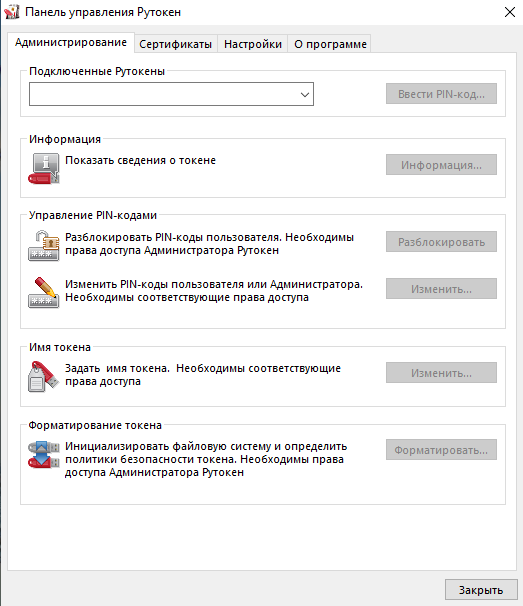

- Программа Крипто Про CSP также работает с носителями “Рутокен ЭЦП”. Для установки ЭЦП с носителя “Рутокен ЭЦП” необходимо дополнительно установить программу “Панель управления Рутокен”. А также при установке в программе Крипто Про CSP, в разделе “Просмотреть сертификаты в контейнере” выбрать соответствующий ключ Рутокен.

Таким образом, в данной статье был рассмотрен механизм установки ключей ЭЦП через программу Крипто Про CSP, что может помочь Вам при решении многих задач.

Нужна помощь с 1С и онлайн-кассами?

Специалисты компании «Легасофт» помогут Вам выбрать необходимое программное обеспечение и современное торговое оборудование, которое будет отвечать всем потребностям Вашего бизнеса.

У нас богатый опыт автоматизации розничных магазинов, ознакомиться с ним можно в разделе «Наш опыт».

Торговая автоматизация помогает вести учет и контроль товара, гарантирует улучшение уровня обслуживания покупателей и повышает скорость работы персонала! Чтобы получить бесплатную консультацию по автоматизации своего бизнеса Вы можете пообщаться с нашими специалистами в офисе компании или позвонив по телефону: 8-800-707-01-02.

Свяжитесь со мной

Наш специалист

Специалист отдела сопровождения

Специалист по розничным решениям 1С и торговому оборудованию

Чем мы можем быть вам полезны?

Криптопровайдеры

Криптопровайдер ( Cryptographic Service Provider, CSP ) — это независимый программный модуль, интегрированный в MS Windows и содержащий библиотеку криптографических функций со стандартизованным интерфейсом. Криптопровайдер предназначен для авторизации, обеспечения конфиденциальности и юридической значимости электронных документов при обмене ими между пользователями, контроля целостности информации и др.

Каждый криптопровайдер должен обеспечивать [9.3]:

- реализацию стандартного интерфейса криптопровайдера ;

- работу с ключами шифрования, предназначенными для обеспечения работы алгоритмов, специфичных для данного криптопровайдера ;

- невозможность вмешательства третьих лиц в схему работы алгоритмов.

Криптопровайдеры реализуются в виде динамически загружаемых библиотек ( DLL ). Целостность алгоритмов криптопровайдера обеспечивает отсутствие возможности изменения алгоритма через установку его параметров. Кроме того, DLL криптопровайдера должна иметь цифровую подпись.

Кроме различия в реализуемых стандартах, криптопровайдеры отличаются способом физической организации ключевой базы. С точки зрения программирования, способ физической организации ключевой базы значения не имеет. Однако он весьма важен с точки зрения эксплуатации и безопасности системы. Криптопровайдеры могут хранить свою ключевую базу на жестком диске (в Реестре или в файлах) или на смарт-картах. Тем не менее, логическая структура организации ключевой базы, которая, в отличие от физической, определяется самим интерфейсом, для всех криптопровайдеров одинакова. Ключевая база представляется набором ключевых контейнеров (см. рис. 9.1). Каждый ключевой контейнер имеет имя, которое присваивается ему при создании, а затем используется для работы с ним. В ключевом контейнере сохраняется долговременная ключевая информация. В криптопровайдерах Microsoft долговременными являются ключевые пары цифровой подписи и несимметричного обмена ключами, которые также генерируются функциями CryptoAPI.

Криптопровайдер выполняет следующие криптографические функции:

- формирование/проверка электронной цифровой подписи (ЭЦП),

- шифрование информации,

- хранение ключей всех типов.

Таблица

9.1.

Криптопровайдеры

| Провайдер | Описание |

|---|---|

| Microsoft Base Cryptographic Provider | Включает большой набор криптографических функций; может экспортироваться за пределы США |

| Microsoft Strong Cryptographic Provider | Расширяет Microsoft Base Cryptographic Provider ; доступен, начиная с версии Windows 2000 |

| Microsoft Enhanced Cryptographic Provider | Представляет собой Microsoft Base Cryptographic Provider с более длинными ключами и дополнительными криптоалгоритмами. |

| Microsoft AES Cryptographic Provider | Microsoft Enhanced Cryptographic Provider с поддержкой AES |

| Microsoft DSS Cryptographic Provider | Предоставляет функции хеширования, генерации и проверки ЭЦП с использованием алгоритмов Secure Hash Algorithm ( SHA ) и Digital Signature Standard ( DSS ) |

| Microsoft Base DSS and Diffie-Hellman Cryptographic Provider | Помимо функциональности DSS Cryptographic Provider, поддерживает схему обмена ключами Диффи-Хеллмана |

| Microsoft Enhanced DSS and Diffie-Hellman Cryptographic Provider | Поддерживает схему обмена ключами Диффи-Хеллмана, функции хеширования, генерации и проверки ЭЦП, соответствующие стандарту FIPS 186-2, симметричное шифрование на базе RC4 |

| Microsoft DSS and Diffie-Hellman/Schannel Cryptographic Provide r | Поддерживает хеширование и ЭЦП на базе DSS ; схему обмена ключами Диффи-Хеллмана, генерацию и экспорт этих ключей; получение ключей для протоколов SSL3 и TLS1 |

| Microsoft RSA/Schannel Cryptographic Provider | Поддерживает хеширование и ЭЦП, а также получение ключей для протоколов SSL2, PCT1, SSL3 и TLS1 |

| Microsoft RSA Signature Cryptographic Provider | Предоставляет функциональность для реализации ЭЦП |

Каждый криптопровайдер характеризуется собственным именем и типом. Имя — это строка, по которой система распознает криптопровайдер. Тип криптопровайдера — это целое число, значение которого идентифицирует набор поддерживаемых алгоритмов [9.2]. В общем случае, тип криптопровайдера ничего не сигнализирует обычному пользователю и служит лишь для вспомогательной группировки провайдеров. Исключение составляет тип PROV_RSA_FULL (его номер — 1), который присваивают себе только те криптопровайдеры, которые полностью поддерживают работу со стандартом RSA.

В составе ОС Windows пользователь получает несколько CSP, которые реализуют наиболее часто используемые методы шифрования. Наряду со стандартными криптопровайдерами, поставляемыми Microsoft (см. табл. 9.1), можно использовать CSP собственной разработки, предварительно сертифицировав его. Например, согласно действующему на территории России законодательству, если организация использует стандартные криптопровайдеры Windows (несертифицированные в России криптографические алгоритмы шифрования и ЭЦП данных), она не может вести обмен документами с государственными учреждениями. Обеспечить юридическую значимость электронных документов при обмене ими между пользователями позволит использование сертифицированного ФСБ криптопровайдера.

Data Protection API (DPAPI)

.NET 2.0 включает отдельные функции для защиты секретной информации на локальной машине или для каждого пользователя посредством полностью управляемых оболочек программного интерфейса Windows Data Protection API ( DPAPI ).

Любое приложение, работающее под ОС Windows, может защитить свои данные посредством обращения к соответствующим функциям DPAPI. DPAPI — простой в использовании сервис, полезный разработчикам, когда нужно обеспечить защиту секретных данных приложения — например, паролей или ключей.

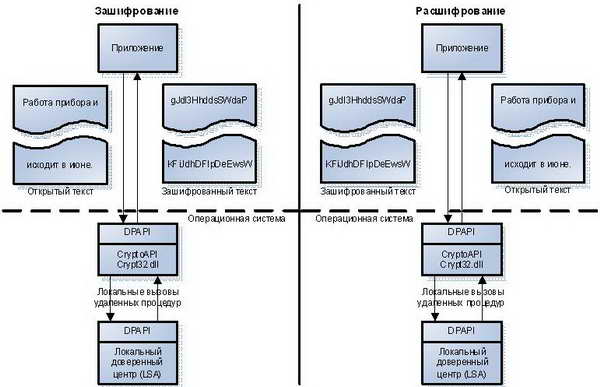

Рис.

9.5.

Схема работы DPAPI

Интерфейс DPAPI является частью crypt32.dll и доступен всем процессам, загрузившим эту библиотеку; crypt32.dll, в свою очередь, является частью CryptoAPI. Приложение либо передает открытый текст DPAPI и получает результат зашифрования, либо передает зашифрованный блок бинарных данных и получает результат расшифрования. Процесс схематически изображен на рис. 9.5 [9.9].

Когда приложение обращается к функциям DPAPI, происходит локальный вызов удаленных процедур ( Remote Procedure Call, RPC ) локального доверенного центра Local Security Authority ( LSA ). LSA — это системный процесс, существующий с момента загрузки системы вплоть до выключения компьютера. Локальные RPC -вызовы никогда не проходят по сети, поэтому все данные остаются на локальной машине. Конечные точки этих RPC -вызовов — это обращение в private -функциям DPAPI для скрытия или раскрытия данных. Непосредственно зашифрование/расшифрование данных в контексте безопасности LSA эти функции осуществляют посредством обратного вызова CryptoAPI через crypt32.dll.

LSA также включает функции системного уровня для работы с DPAPI. Эти функции доступны любым потокам, запущенным внутри этого LSA, и только им, позволяя LSA -потокам защищать пользовательские данные, которые не должны быть доступны другим потокам, также использующим DPAPI — например, пользовательским приложениям.

Интерфейс DPAPI ориентирован на защиту данных пользователей. Для этого используются учетные записи (мандаты) пользователей. Обычно в системе, поддерживающей парольную аутентификацию, мандат представляет собой хеш от пароля пользователя. При использовании смарт-карты способ вычисления мандата другой, но мы для простоты ограничимся рассмотрением первого случая.

Чтобы предотвратить ситуацию, когда каждое приложение имеет доступ не только к своим данным, но и к данным всех других приложений, работающих под учетной записью определенного пользователя, DPAPI позволяет приложениям использовать дополнительный «секрет» для защиты своих данных, знание которого необходимо для их расшифрования. Этот «секрет» можно назвать «вторичной энтропией» (secondary entropy): «вторичность» означает, что «секрет» не повышает стойкость ключа шифрования, однако затрудняет доступ к данным для приложений, работающих под той же учетной записью пользователя.

Изначально DPAPI генерирует стойкий ключ, называемый MasterKey (мастер-ключ), для защиты которого используется пароль пользователя. DPAPI использует стандартный процесс под названием «Password-Based Key Derivation«, описанный в PKCS #5 [9.10]. Мастер-ключ шифруется ключом, сгенерированным на базе пароля пользователя, с использованием алгоритма TripleDES, и хранится в директории с другими параметрами пользователя.

Для защиты данных используется не мастер-ключ в явном виде, а симметричный сеансовый ключ, который создается на основе мастер-ключа, неких случайных данных и, опционально, дополнительной энтропии (если приложение предоставляет это значение). Сеансовый ключ никогда не сохраняется. Вместо этого в бинарном блоке, содержащем зашифрованные данные, сохраняются случайные данные, использованные при генерации сеансового ключа, что позволяет DPAPI создать его заново при необходимости расшифровать данные.

В целях безопасности каждые три месяца срок действия мастер-ключа истекает, и генерируется новый ключ. DPAPI никогда не удаляет «устаревшие» мастер-ключи, а хранит их в зашифрованном виде с другими параметрами учетной записи пользователя. В бинарном блоке с зашифрованными данными хранится глобально уникальный идентификатор ( Globally Unique Identifier, GUID ), позволяющий однозначно определить мастер-ключ, использованный для защиты данных.

При смене пароля пользователя DPAPI осуществляет два действия. Во-первых, все мастер-ключи зашифровываются ключом, сгенерированным на базе нового пароля. Во-вторых, старый пароль добавляется в файл » Credential History » в директории, используемой для хранения параметров пользователя. Этот файл шифруется с использованием нового ключа. При необходимости DPAPI может использовать текущий ключ для того, чтобы расшифровать » Credential History «, извлечь старый пароль и попытаться с его помощью расшифровать мастер-ключ. Если это не удается, » Credential History » расшифровывается ключом на основе «старого» пароля, извлекается пароль, который ему предшествовал, и т.д., пока не будет найден пароль, позволяющий расшифровать мастер-ключ.

Криптосервисы для устройств под управлением Windows CE и Windows Mobile

Windows Mobile предоставляет криптосервисы, которые позволяют разработчикам внедрять в приложения функции безопасности, в том числе — использовать CrypoAPI, криптопровайдеры, осуществлять выдачу сертификатов и управление ими, реализовывать настраиваемую инфраструктуру открытых ключей, использовать смарт-карты.

Windows CE включает три криптопровайдера:

- Microsoft RSA Base Provider ;

- Microsoft Enhanced Cryptographic Provider ;

- Smart Card CSP.

Начиная с версии Windows CE .NET 4.1, криптопровайдером по умолчанию является Microsoft Enhanced Cryptographic Provider. Есть возможность добавлять собственные криптопровайдеры.

Подсистема поддержки смарт-карт на устройствах под управлением Windows CE, начиная с версии 5.0., обеспечивает связь между аппаратным обеспечением для чтения смарт-карт и приложениями, работающими с ними. Связь обеспечивается динамическими библиотеками ( DLL ), программным интерфейсом ( API ) для управления ресурсами смарт-карт и драйверами устройств для чтения смарт-карт.

Краткие итоги

В лекции подробно изучены принципы работы и архитектура интерфейса CryptoAPI и его преемника — CNG API. Указаны особенности использования технологии в нашей стране. Помимо этого, рассмотрены функции и механизм работы DPAPI

Что такое криптопровайдер?

Криптопровайдер — это независимый программный модуль, отвечающий за выполнение криптографических функций, в том числе — за проверку электронной подписи.

В операционной системе (ОС) Windows программы обращаются к ОС через специальный интерфейс. Затем ОС через тот же интерфейс перенаправляет запрос криптопровайдеру. Получив запрос, криптопровайдер с помощью заложенных в него алгоритмов проводит криптографические вычисления. Выполнив вычисления, криптопровайдер передает результат обратно в ОС, а система пересылает их программе. Такая схема исключает возможность сторонних программ влиять на работу криптопровайдера, что гарантирует подлинность результатов проверки подписи.

Криптопровайдер «КриптоПро CSP»

Программа «КриптоПро CSP» — это один из криптопровайдеров, который позволяет использовать электронную подпись со своего рабочего места.

С помощью «КриптоПро CSP» и специальных плагинов от компании «КриптоПро» пользователь может загрузить на компьютер сертификат проверки ключа электронной подписи и подписывать документы со своего компьютера.

Как скачать «КриптоПро CSP»

Скачать дистрибутив криптопровайдера «КриптоПро CSP» можно с официального сайта по ссылке: https://www.cryptopro.ru/products/csp.

Чтобы скачать программу, нужно на кнопку «Скачать КриптоПро CSP» на главной странице сайта и заполнить появившуюся форму. Далее нужно нажать на кнопку «Скачать для Windows» и запустить установщик из папки «Загрузки» на компьютере.

Сколько стоит лицензия на использование «КриптоПро CSP»

Каждый новый пользователь может получить бесплатную ознакомительную версию программы с полнофункциональной лицензией на 90 дней. По истечении этого периода нужно будет приобрести платную лицензию.

Уточнить стоимость лицензии можно в прайс-листе по ссылке: Прайс-лист>>.

В таблице ниже указаны стоимости некоторых видов лицензий на использование СКЗИ «КриптоПро CSP» версии 5.0:

|

Срок действия лицензии |

Бессрочная (одно рабочее место) |

Годовая (одно рабочее место) |

|

Стоимость (руб.) |

2700 |

1350 |

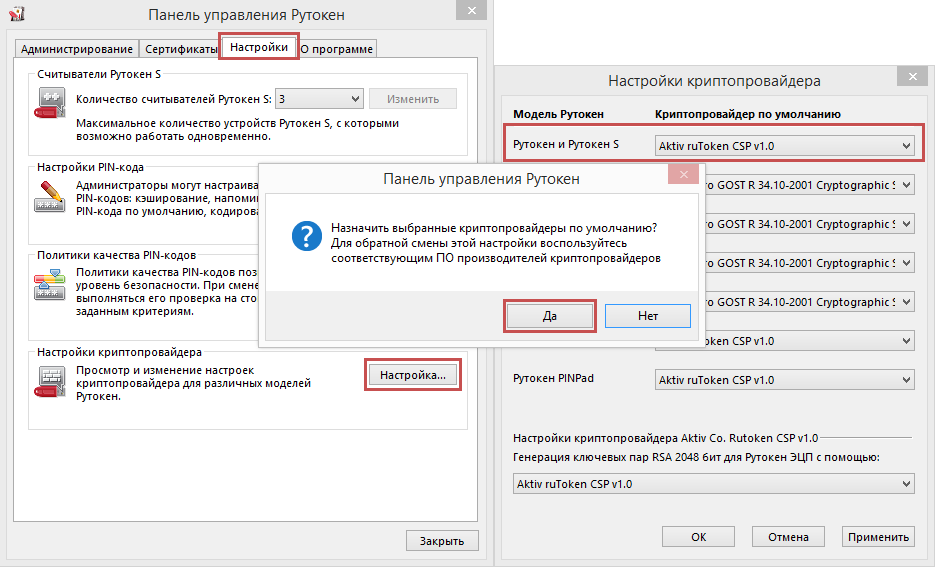

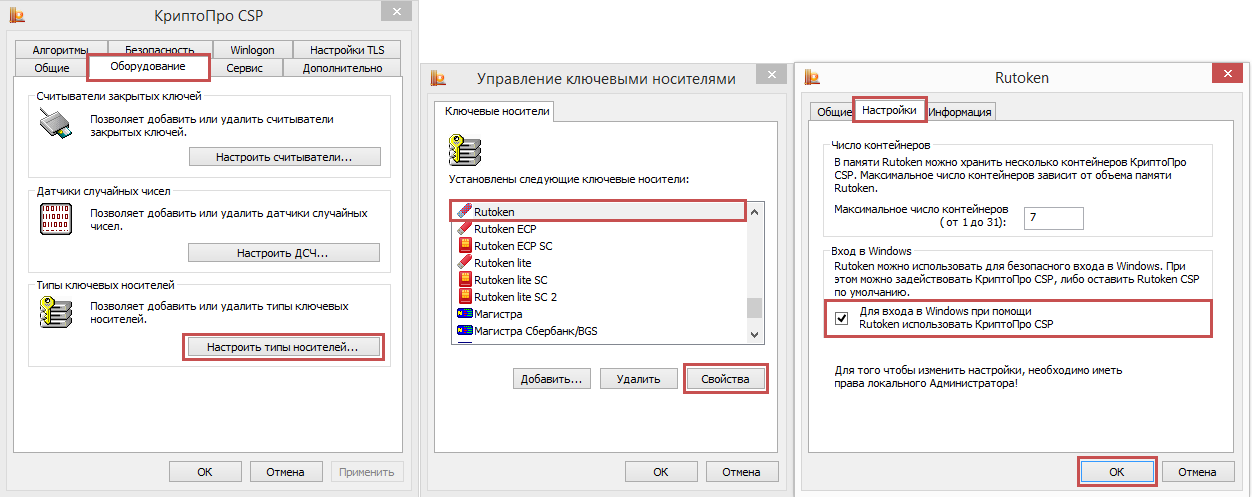

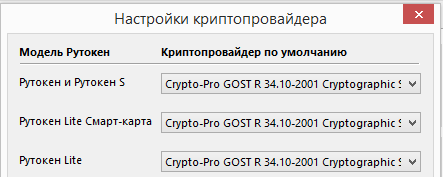

Смена криптопровайдера по умолчанию на КриптоПро CSP

Описание

При смене криптопровайдера по умолчанию через «Панель управления Рутокен» на «Aktiv ruToken CSP v1.0» и применения изменений, поле выбора криптопровайдера становится неактивным для изменения.

Сменить криптопровайдер по умолчанию на отличный от «Aktiv ruToken CSP v.1.0» возможно только средствами того CSP, на который вы хотите сменить криптопровайдер по умолчанию для устройств Рутокен.

Решение

Для этого открываем «Пуск» — («Настройка») — «Панель управления» — («Система и безопасность») — «КриптоПро CSP»

1) Запускаем «КриптоПро CSP» с правами администратора по этой инструкции: CP1008

2) Открываем вкладку «Оборудование» — кнопка «Настроить типы носителей…»

Выбираем модель ключевого идентификатора, для которого необходимо сменить криптопровайдер по умолчанию.

Нажимаем кнопку «Свойства» — вкладку «Настройки» — устанавливаем флаг напротив поля «Для входа в Windows при помощи Rutoken использовать КриптоПро CSP» — ОК

После выполнения указанных действий криптопровайдер по умолчанию для выбранной модели Рутокен будет изменен на «КриптоПро CSP»

Скопировать прямую

ссылку на статью

Для установки Адаптера СМЭВ на компьютер необходимо выполнить несколько основных шагов:

- установить Java-машину;

- установить криптопровайдер;

- установить СУБД;

- установить Адаптер СМЭВ.

Для работы с электронными подписями Адаптер СМЭВ использует специальное программное обеспечение, называемое криптопровайдером. Криптопровайдер формирует и проверяет электронные подписи в соответствии с российскими криптографическими стандартами. В данной статье вы узнаете, как установить на компьютер криптопровайдер КриптоПро JCP.

КриптоПро JCP написан на Java, поэтому его установку следует выполнять на компьютер с установленным и настроенным JRE.

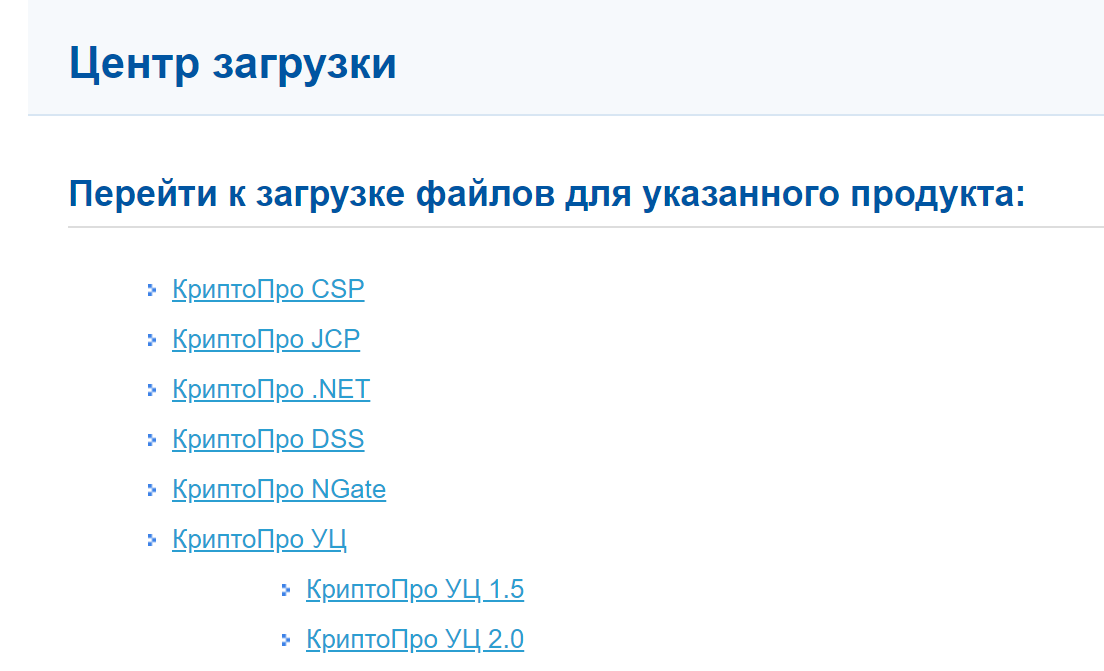

Как загрузить дистрибутив КриптоПро JCP

Дистрибутив КриптоПро JCP доступен для загрузки с сайта поставщика – компании ООО «КриптоПро».

Для скачивания дистрибутива:

- зарегистрируйтесь на сайте, или авторизуйтесь, если регистрировались ранее;

- перейдите на страницу центра загрузки, найдите на ней ссылку для перехода к загрузке КриптоПро JCP и нажмите ее.

Фрагмент страницы с ссылкой для загрузки:

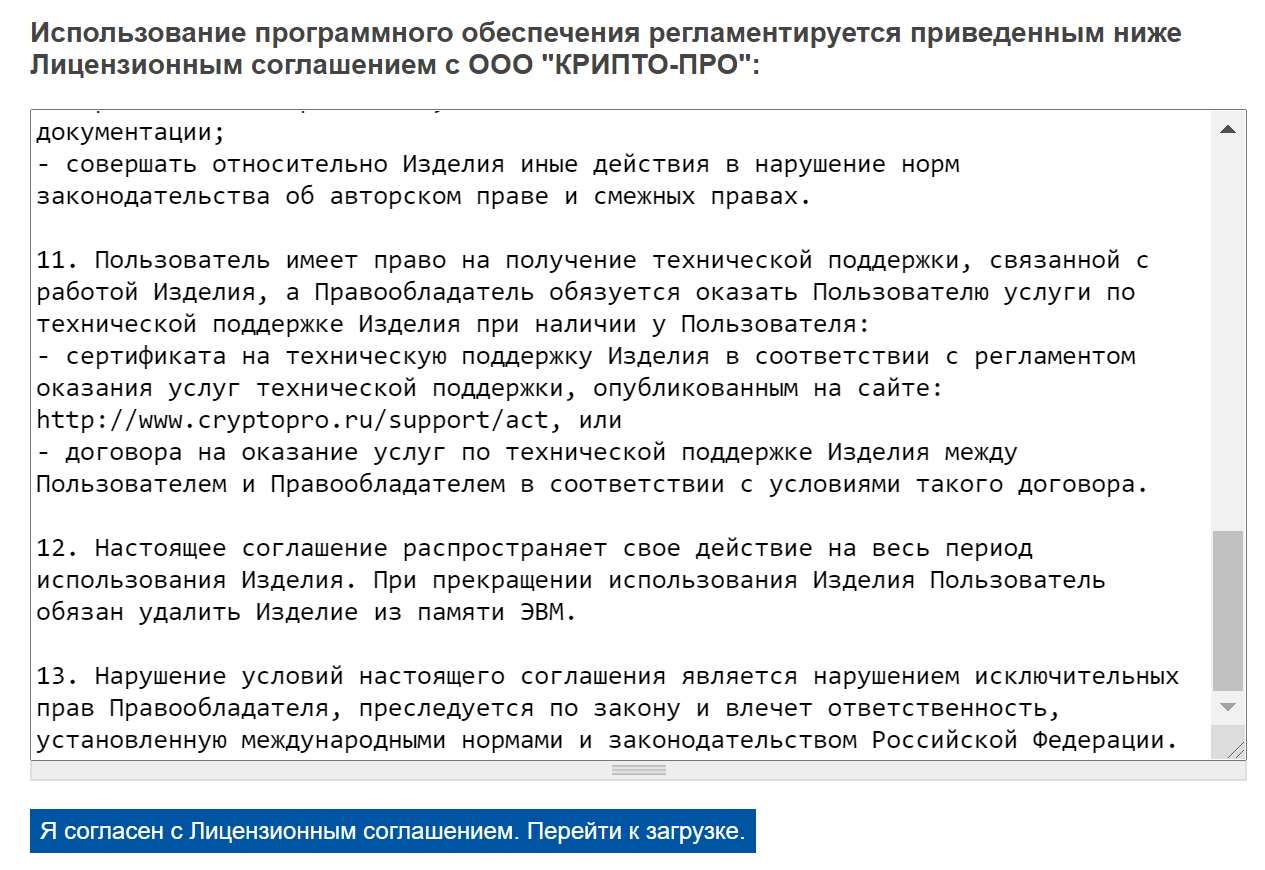

Прочитайте лицензионное соглашение и подтвердите свое согласие с ним:

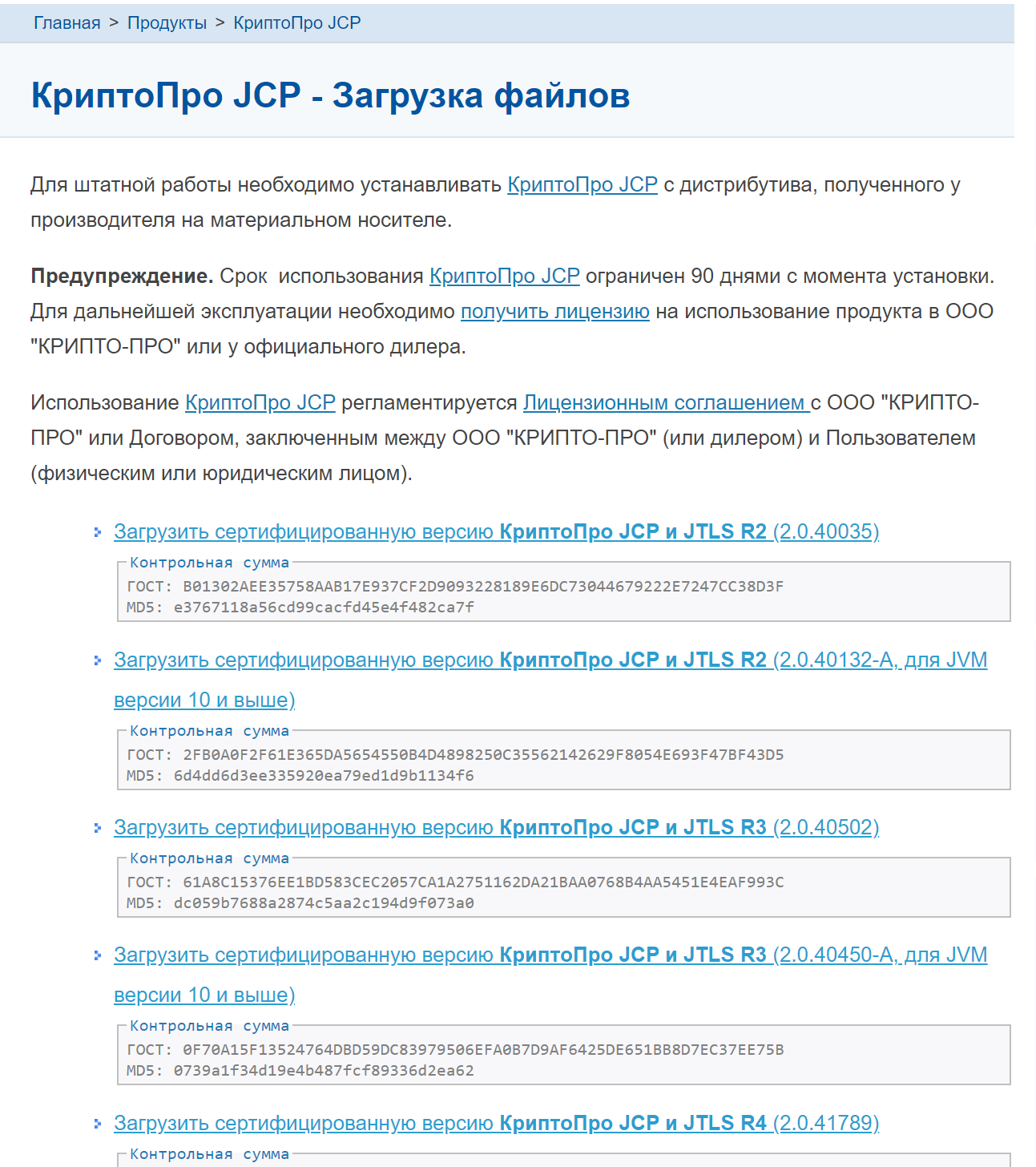

После нажатия кнопки перехода к загрузке откроется страница, изображённая ниже:

Поскольку в статье рассматривается установка КриптоПро JCP версии 2.0.40502, выберите ссылку «Загрузить сертифицированную версию КриптоПро JCP и JTLS R3 (2.0.40502)» и дождитесь окончания загрузки файла jcp-2.0.40502.zip.

Учитывайте, что данное программное обеспечение платное, при этом первые 90 дней после установки вы можете использовать полнофункциональную версию КриптоПро JCP бесплатно, но затем потребуется приобретение лицензии.

По завершении загрузки архива можно приступать к установке КриптоПро JCP на компьютер.

Установка на Windows 10 отличается от установки на Centos 7, поэтому описание этих процессов разделено по соответствующим статьям:

— Специфика установки и настройки Крипто про JCP под Windows;

— Специфика установки и настройки Крипто про JCP под CentOS.