Windows сохраняет информацию о различных системных событиях в системных журналах, с помощью которой можно определить время включения и выключения компьютера. Если вам требуется получить эту информацию, сделать это можно несколькими несложными способами.

В этой инструкции подробно о том, как посмотреть время, когда компьютер включался и когда выключался как средствами системы, так и с помощью сторонних инструментов.

Просмотр событий Windows

Первая возможность — посмотреть соответствующие события вручную, с помощью утилиты «Просмотр событий», встроенной в Windows, для этого достаточно использовать следующие шаги:

- Нажмите клавиши Win+R на клавиатуре (в Windows 11 и Windows 10 можно нажать правой кнопкой мыши по кнопке «Пуск» и выбрать пункт «Выполнить»), введите eventvwr.msc и нажмите Enter.

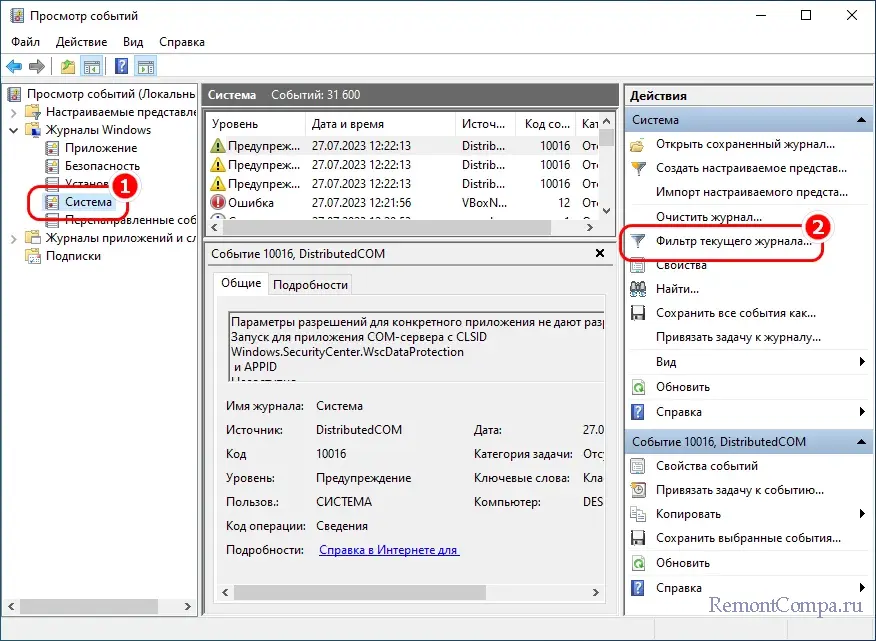

- В открывшемся окне просмотра событий в панели слева выберите «Журналы Windows» — «Система».

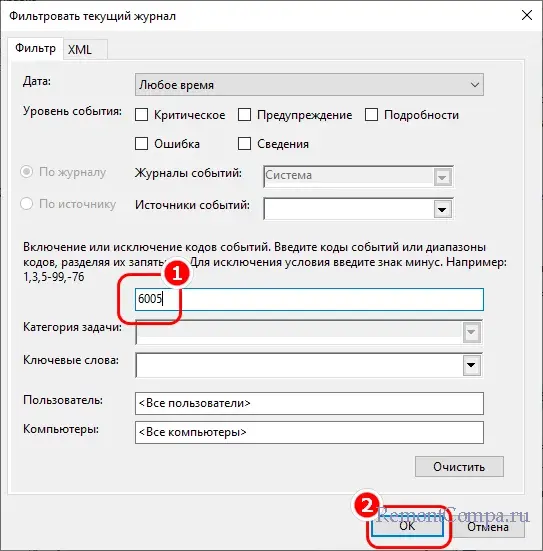

- Используйте сортировку по столбцу «Код события», либо настройте фильтр журнала (в панели справа) с указанием кодов событий 6005 (запуск) и 6006 (остановка), при необходимости — даты и времени события (при клике по заголовку столбца «Дата и время» вы можете отсортировать события по значениям в этом столбце).

- Вы увидите список событий, когда компьютер включался и выключался (есть нюансы, о которых далее).

События с указанными кодами не указывают напрямую на включение компьютера и завершение работы, а записываются в момент запуска и остановки службы журнала событий, но поскольку при штатной работе запуск и остановка происходят при включении и выключении соответственно — эту информацию можно использовать для получения требуемых сведений. Однако, в случае, например, загрузки компьютера с флешки, события записаны не будут.

Некоторые другие коды событий, имеющие отношение к включению, выключению и перезагрузке:

- 41 — перезагрузка или выключение без правильного завершения работы.

- 1074 — при инициации завершения работы или перезагрузки какой-либо программой.

- 6008 — при неправильном выключении компьютера.

Получение информации в командной строке и PowerShell

Информацию о времени событий с кодами 6005 (обычно соответствует времени запуска) и 6006 (завершения работы) можно получить с помощью командной строки или PowerShell.

В первом случае: запустите командную строку от имени администратора, а затем используйте команду

wevtutil qe system "/q:*[System [(EventID=6005)]]" /rd:true /f:text /c:1

Последнее число в команде указывает на то, сколько последних событий с указанным кодом (6005 в примере) следует отобразить.

В PowerShell от имени администратора можно использовать следующую команду:

Get-EventLog -LogName System |? {$_.EventID -in (6005,6006)} | ft TimeGenerated,EventId,Message -AutoSize -wrap

При выполнении этой команды вы получите список всех событий с указанными кодами, датой и временем.

Бесплатная утилита TurnedOnTimesView

Если вы предпочитаете использовать простые приложения, показывающие нужные сведения, время включения и выключения компьютера можно посмотреть в с помощью программы TurnedOnTimesView, доступной бесплатно на официальном сайте разработчика.

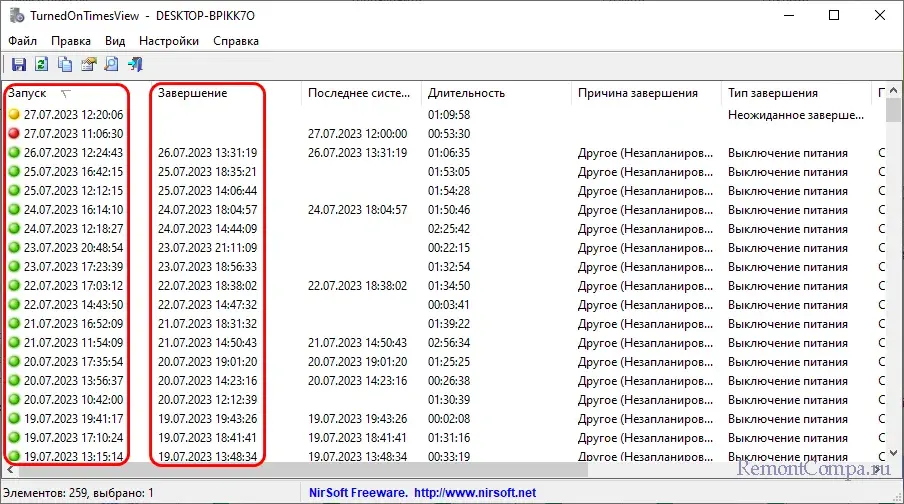

Достаточно скачать утилиту, запустить её и получить нужную информацию в удобной таблице, где показаны:

- Дата и время включения (Startup Time)

- Дата и время выключения (Shutdown Time)

- Продолжительность работы (Duration)

- Причина выключения

- Тип выключения

И некоторые другие сведения, имеющие отношение к включению ПК и завершению работы.

Программа позволяет получить сведения о включении и выключении не только для локального компьютера, но и для компьютеров в локальной сети — соответствующие настройки можно найти в параметрах программы:

Кстати, у того же разработчика есть ещё одна программа — LastActivityView, которая покажет не только время включения и выключения, но и события, связанные с запуском программ, сбоями, запуском EXE-файлов (с указанием этих файлов), подключением к сети и другие.

Если к вашему компьютеру имеют доступ другие люди – члены семьи дома или сотрудники на работе, возможно, в какой-то момент вы захотите узнать, пользовались ли компьютером в ваше отсутствие и если да, то когда именно он включался. Ну что же, сделать это нетрудно, все и вся поведает сама Windows, главное, правильно ее об этом попросить.

Начнем наш опрос с просмотра журнала событий, в который система сохраняет все более или менее значимые события, в число коих входит и включение ПК, точнее, запуск базовых служб Windows. В данном примере в качестве метки мы предлагаем использовать службу EventLog. Откройте сам журнал командой eventvwr и перейдите в раздел «Журналы Windows» → «Система». Нажмите в правой колонке «Фильтр текущего журнала» и отфильтруйте записи по коду события 6005.

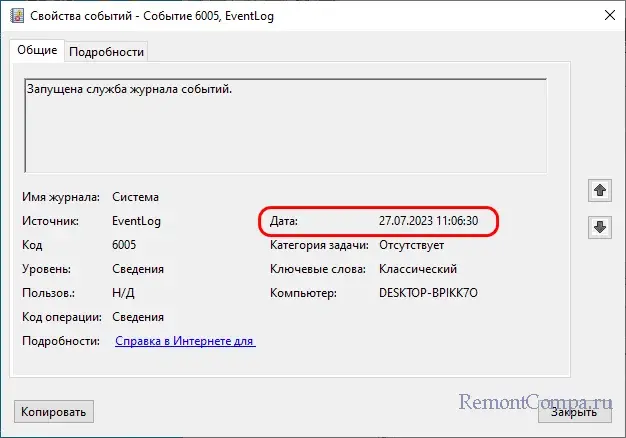

Предпоследние событие с кодом 6005 и текстовой меткой «Служба журнала событий была запущена» будет соответствовать включению компьютера. Останется только сопоставить дату и время события с датой и временем включения ПК лично вами.

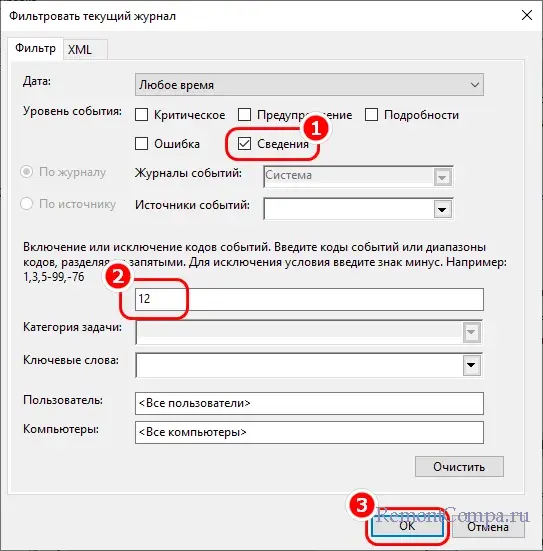

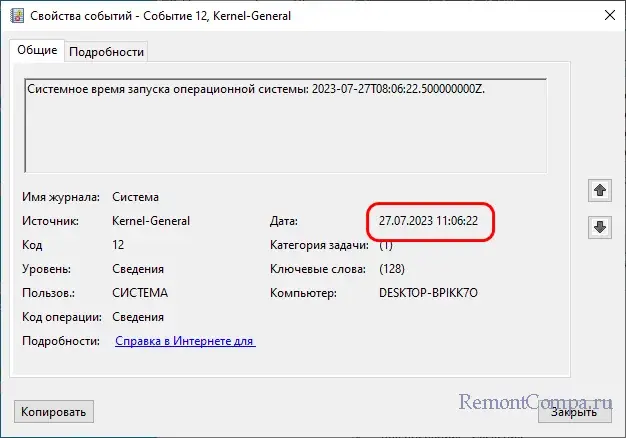

С тем же успехом вместо записи EventLog с кодом 6005 можно использовать запись Kernel-General с кодом 12 и уровнем «Сведения».

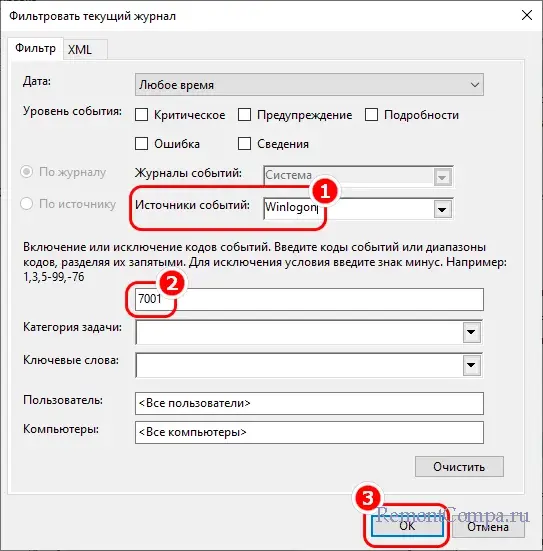

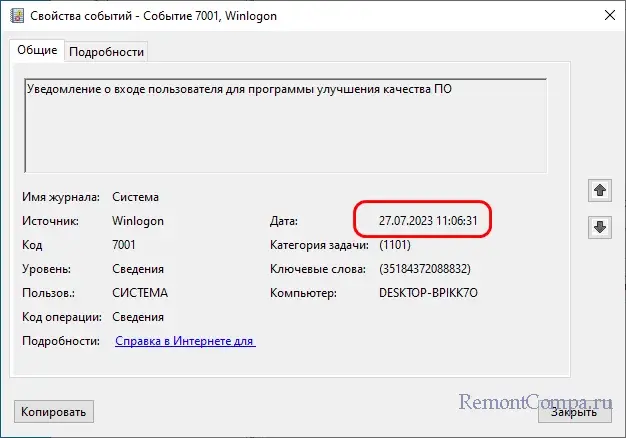

Кстати, записи с кодом 6005 и 12 (Kernel-General) заносятся в журнал независимо от того, вошел ли пользователь в учетную запись или нет, если вы хотите узнать, имел ли место вход в систему, ищите в том же разделе журнала событие с кодом 7001 и источником Winlogon.

Еще одним способом узнать, включали ли компьютер без вашего ведома, когда и с какой учетной записью выполнялся вход, и был ли вход успешным, является использование специальной политики аудита. Правда, эта политика должна быть включена заранее, а не тогда, когда вам внезапно придет в голову мысль проверить ПК на предмет его использования другими людьми.

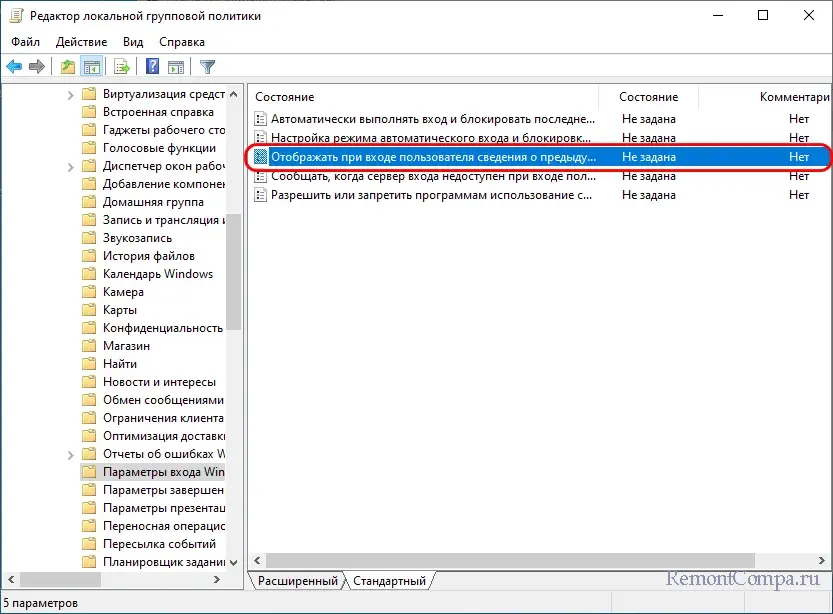

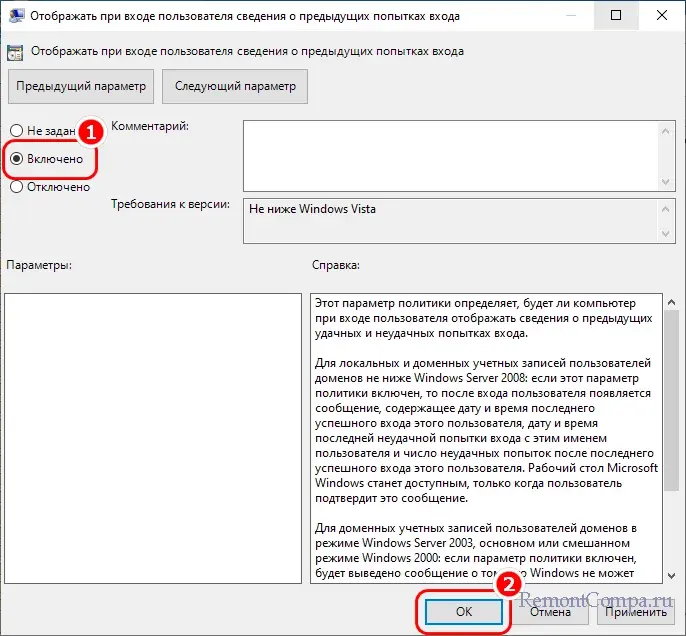

Откройте редактор локальных групповых политик командой gpedit.msc и перейдите в раздел «Конфигурация компьютера» → «Административные шаблоны» → «Компоненты Windows» → «Параметры входа Windows».

Откройте настройки политики двойным по ней кликом, активируйте радиокнопку «Включено», сохраните настройки и перезагрузите компьютер.

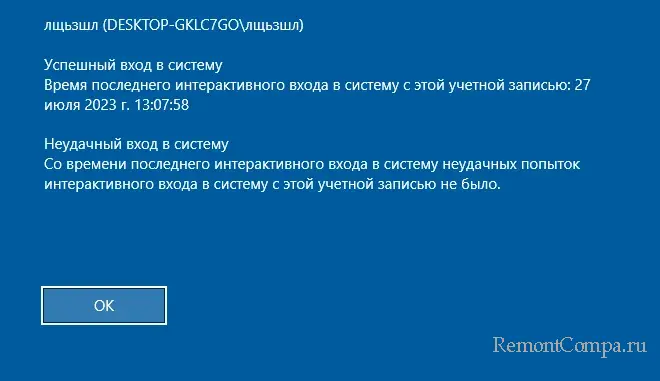

Отныне при каждой следующей загрузке станет отображаться информация о предыдущем входе в систему, в частности имя пользователя и точное время входа.

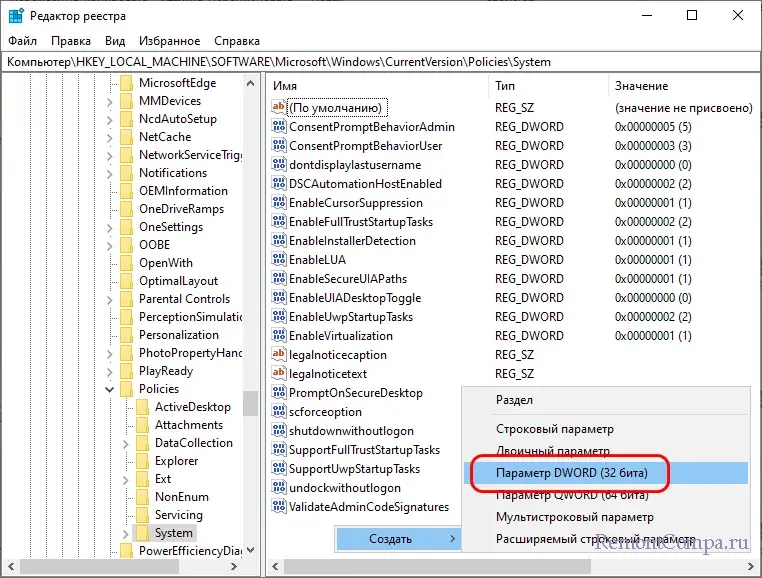

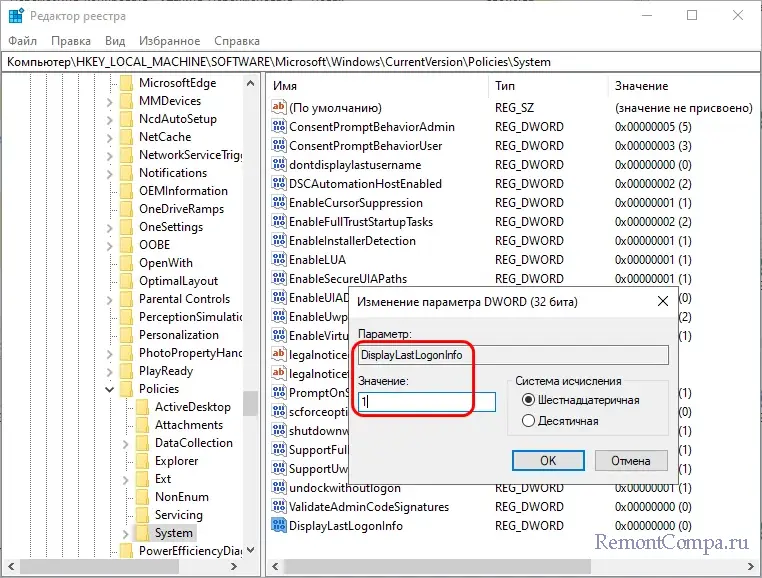

В Windows Home редактор локальных политик отключен, поэтому для активации настройки придется использовать редактор реестра. Открыв последний командой regedit, разверните ветку HKLM\SOFTWARE\Microsoft\Windows\CurrentVersion\Policies\System, создайте в правой колонке параметр типа DWORD с именем DisplayLastLogonInfo и установите в качестве его значения 1. Перезагрузите компьютер.

Существуют также и сторонние инструменты получения сведений о включении и выключении компьютера, например, утилита TurnedOnTimesView. В качестве источника информации эта маленькая портативная программа использует системный журнал событий, извлекая из него записи двух типов – включения и выключения ПК. TurnedOnTimesView показывает дату и время включения и выключения, длительность последней рабочей сессии, причину, тип и код завершения работы, а также имя компьютера.

Пользоваться инструментом проще простого – соответствующие запуску маркированные записи располагаются в первой же колонке таблицы. Желтым маркируется последние включение, зеленым – предпоследнее, если же предыдущее завершение работы ПК было некорректным, запись предыдущего входа будет маркирована красным цветом.

Имеются ли еще какие-то способы узнать, когда включался компьютер? Да, например, можно создать скрипт, который станет отправлять сообщение на электронную почту всякий раз, когда кто-то войдет в учетную запись. Можно включить аудит входа в систему, можно использовать кейлогеры и прочее шпионское ПО, единственное, с чем могут возникнут проблемы – это загрузка компьютера с LiveCD – определить, включали ли ПК при таком сценарии будет весьма проблематично, разве что в BIOS/UEFI вашего компьютера отыщется функция регистрации подачи питания на ключевые компоненты материнской платы.

Время на прочтение4 мин

Количество просмотров309K

Рэнди Франклин Смит (CISA, SSCP, Security MVP) имеет в своем арсенале очень полезный документ, рассказывающий о том, какие события (event IDs) обязательно должны отслеживаться в рамках обеспечения информационной безопасности Windows. В этом документе изложена крайне полезная информация, которая позволит Вам “выжать” максимум из штатной системы аудита. Мы подготовили перевод этого материала. Заинтересованных приглашаем под кат.

О том, как настроить аудит, мы уже обстоятельно писали в одном из наших постов. Но из всех event id, которые встречаются в журналах событий, необходимо остановить свое внимание на нескольких критических важных. На каких именно – решать каждому. Однако Рэнди Франклин Смит предлагает сосредоточить внимание на 10 важных событиях безопасности в Windows.

Контроллеры доменов

Event ID — (Категория) — Описание

1) 675 или 4771

(Аудит событий входа в систему)

Событие 675/4771 на контроллере домена указывает на неудачную попытку войти через Kerberos на рабочей станции с доменной учетной записью. Обычно причиной этого является несоответствующий пароль, но код ошибки указывает, почему именно аутентификация была неудачной. Таблица кодов ошибок Kerberos приведена ниже.

2) 676, или Failed 672 или 4768

(Аудит событий входа в систему)

Событие 676/4768 логгируется для других типов неудачной аутентификации. Таблица кодов Kerberos приведена ниже.

ВНИМАНИЕ: В Windows 2003 Server событие отказа записывается как 672 вместо 676.

3) 681 или Failed 680 или 4776

(Аудит событий входа в систему)

Событие 681/4776 на контроллере домена указывает на неудачную попытку входа в систему через

NTLM с доменной учетной записью. Код ошибки указывает, почему именно аутентификация была неудачной.

Коды ошибок NTLM приведены ниже.

ВНИМАНИЕ: В Windows 2003 Server событие отказа записывается как 680 вместо 681.

4) 642 или 4738

(Аудит управления учетными записями)

Событие 642/4738 указывает на изменения в указанной учетной записи, такие как сброс пароля или активация деактивированной до этого учетной записи. Описание события уточняется в соответствие с типом изменения.

5) 632 или 4728; 636 или 4732; 660 или 4756

(Аудит управления учетными записями)

Все три события указывают на то, что указанный пользователь был добавлен в определенную группу. Обозначены Глобальная (Global), Локальная (Local) и Общая (Universal) соответственно для каждого ID.

6) 624 или 4720

(Аудит управления учетными записями)

Была создана новая учетная запись пользователя

7) 644 или 4740

(Аудит управления учетными записями)

Учетная запись указанного пользователя была заблокирована после нескольких попыток входа

(Аудит системных событий)

Указанный пользователь очистил журнал безопасности

Вход и выход из системы (Logon/Logoff)

Event Id — Описание

528 или 4624 — Успешный вход в систему

529 или 4625 — Отказ входа в систему – Неизвестное имя пользователя или неверный пароль

530 или 4625 Отказ входа в систему – Вход в систему не был осуществлен в течение обозначенного периода времени

531 или 4625 — Отказ входа в систему – Учетная запись временно деактивирована

532 или 4625 — Отказ входа в систему – Срок использования указанной учетной записи истек

533 или 4625 — Отказ входа в систему – Пользователю не разрешается осуществлять вход в систему на данном компьютере

534 или 4625 или 5461 — Отказ входа в систему – Пользователь не был разрешен запрашиваемый тип входа на данном компьютере

535 или 4625 — Отказ входа в систему – Срок действия пароля указанной учетной записи истек

539 или 4625 — Отказ входа в систему – Учетная запись заблокирована

540 или 4624 — Успешный сетевой вход в систему (Только Windows 2000, XP, 2003)

Типы входов в систему (Logon Types)

Тип входа в систему — Описание

2 — Интерактивный (вход с клавиатуры или экрана системы)

3 — Сетевой (например, подключение к общей папке на этом компьютере из любого места в сети или IIS вход — Никогда не заходил 528 на Windows Server 2000 и выше. См. событие 540)

4 — Пакет (batch) (например, запланированная задача)

5 — Служба (Запуск службы)

7 — Разблокировка (например, необслуживаемая рабочая станция с защищенным паролем скринсейвером)

8 — NetworkCleartext (Вход с полномочиями (credentials), отправленными в виде простого текст. Часто обозначает вход в IIS с “базовой аутентификацией”)

9 — NewCredentials

10 — RemoteInteractive (Терминальные службы, Удаленный рабочий стол или удаленный помощник)

11 — CachedInteractive (вход с кешированными доменными полномочиями, например, вход на рабочую станцию, которая находится не в сети)

Коды отказов Kerberos

Код ошибки — Причина

6 — Имя пользователя не существует

12 — Ограничение рабочей машины; ограничение времени входа в систему

18 — Учетная запись деактивирована, заблокирована или истек срок ее действия

23 — Истек срок действия пароля пользователя

24 — Предварительная аутентификация не удалась; обычно причиной является неверный пароль

32 — Истек срок действия заявки. Это нормальное событие, которое логгируется учетными записями компьютеров

37 — Время на рабочей машины давно не синхронизировалось со временем на контроллере домена

Коды ошибок NTLM

Код ошибки (десятичная система) — Код ошибки (16-ричная система) — Описание

3221225572 — C0000064 — Такого имени пользователя не существует

3221225578 — C000006A — Верное имя пользователя, но неверный пароль

3221226036 — C0000234 — Учетная запись пользователя заблокирована

3221225586 — C0000072 — Учетная запись деактивирована

3221225583 — C000006F — Пользователь пытается войти в систему вне обозначенного периода времени (рабочего времени)

3221225584 — C0000070 — Ограничение рабочей станции

3221225875 — C0000193 — Истек срок действия учетной записи

3221225585 — C0000071 — Истек срок действия пароля

3221226020 — C0000224 — Пользователь должен поменять пароль при следующем входе в систему

Еще раз продублируем ссылку на скачивание документа на сайте Рэнди Франклина Смита www.ultimatewindowssecurity.com/securitylog/quickref/Default.aspx. Нужно будет заполнить небольшую форму, чтобы получить к нему доступ.

P.S. Хотите полностью автоматизировать работу с журналами событий? Попробуйте новую версию NetWrix Event Log Manager 4.0, которая осуществляет сбор и архивирование журналов событий, строит отчеты и генерирует оповещения в режиме реального времени. Программа собирает данные с многочисленных компьютеров сети, предупреждает Вас о критических событиях и централизованно хранит данные обо всех событиях в сжатом формате для удобства анализа архивных данных журналов. Доступна бесплатная версия программы для 10 контроллеров доменов и 100 компьютеров.

Бывают различные ситуации, когда важно просмотреть историю включения и выключения компьютера. Эти данные могут быть полезны не только системным администраторам для решения проблем, но и для контроля пользователей, анализа времени запуска и завершения работы компьютера.

В данной статье мы рассмотрим два метода для мониторинга времени выключения и включения компьютера.

- Просмотр истории включения и отключения компьютера в журнале событий Windows

- Просмотр истории включения и отключения компьютера с помощью программы TurnedOnTimesView

Первый способ сложнее, но не требует использования дополнительных программ. Второй намного проще, программа бесплатная и не требует установки.

История включения компьютера в журнале событий Windows

Windows Event Viewer — это отличный инструмент Windows, который сохраняет все системные события, происходящие на компьютере. Во время каждого события средство просмотра событий регистрирует запись. Средство просмотра событий обрабатывается службой журнала событий, которую нельзя остановить или отключить вручную, поскольку это базовая служба Windows.

Средство просмотра событий также регистрирует время начала и окончания службы журнала событий. Мы можем использовать это время, чтобы понять, когда был запущен или выключен компьютер.

События службы журнала событий регистрируются с двумя кодами событий. Идентификатор события 6005 указывает, что служба журнала событий была запущена, а идентификатор события 6009 указывает, что службы журнала событий были остановлены. Давайте пройдем через весь процесс извлечения этой информации из журнала Windows.

- Откройте журнал Windows (Event Viewer). Для этого нажмите клавиши Win + R и в появившемся окне введите eventvwr. Просмотр событий в журнале событий Windows

- На левой панели откройте Журналы Windows —> Система. Система просмотра событий в журнале событий Windows

- В средней панели вы увидите список событий, которые произошли во время работы Windows. Наша задача — отобразить только три события. Давайте сначала отсортируем журнал событий по идентификатору события. Нажмите на метку идентификатора события, чтобы отсортировать данные по столбцу идентификатора события. Просмотр событий Сортировка событий

- Если журнал событий большой, сортировка не будет работать. Вы также можете создать фильтр из панели действий на правой стороне. Просто нажмите «Фильтровать текущий журнал».

- Введите 6005, 6006 в поле Идентификаторы событий, помеченные как <Все идентификаторы событий>. Вы также можете указать период времени в разделе Журнал. Журнал запуска ПК Завершение журнала просмотра событий Фильтр Журнал

- Событие с кодом 6005 будет помечено как «Служба журнала событий была запущена». Это синоним запуска системы.

- Событие с кодом 6006 будет помечено как «Журнал событий был остановлен». Это синоним выключения системы.

Если вы хотите дополнительно изучить журнал событий, вы можете просмотреть код события 6013, который будет отображать время работы компьютера, а код события 6009 указывает информацию о процессоре, обнаруженную во время загрузки. Событие с кодом 6008 сообщит вам, что система запустилась после того, как она не была выключена должным образом.

История включения компьютера с TurnedOnTimesView

TurnedOnTimesView — это простой, портативный инструмент для анализа журнала событий на время запуска и завершения работы. Утилита может использоваться для просмотра списка времени выключения и запуска локальных компьютеров или любого удаленного компьютера, подключенного к сети.

Поскольку это портэйбл версия (не требует установки), вам нужно всего лишь распаковать и запустить файл TurnedOnTimesView.exe. В нем сразу будут перечислены время запуска, время выключения, продолжительность времени безотказной работы между каждым запуском и выключением, причина выключения и код выключения.

Причина выключения обычно связана с компьютерами Windows Server, где мы должны указать причину, когда мы выключаем сервер.

Чтобы просмотреть время запуска и завершения работы удаленного компьютера, перейдите в «Параметры —> Дополнительные параметры» и выберите «Источник данных как удаленный компьютер». Укажите IP-адрес или имя компьютера в поле «Имя компьютера» и нажмите кнопку «ОК». , Теперь список покажет детали удаленного компьютера.

Хотя вы всегда можете использовать средство просмотра событий для подробного анализа времени запуска и завершения работы, TurnedOnTimesView служит для этой цели с очень простым интерфейсом и точными данными. С какой целью вы контролируете время запуска и выключения вашего компьютера? Какой метод вы предпочитаете для мониторинга?

While troubleshooting an issue that causes an unexpected reboot or shutdown of a Windows machine, it is important to know which event IDs are related to system reboot/shutdown and how to find the appropriate logs.

In this note i am publishing all the event IDs related to reboots/shutdowns.

I am also showing how to display the shutdown events with date and time, using a Windows Event Viewer or from the command-line using a PowerShell.

Cool Tip: How to boot Windows in Safe Mode! Read more →

The list of the Windows event IDs, related to the system shutdown/reboot:

| Event ID | Description |

|---|---|

| 41 | The system has rebooted without cleanly shutting down first. |

| 1074 | The system has been shutdown properly by a user or process. |

| 1076 | Follows after Event ID 6008 and means that the first user with shutdown privileges logged on to the server after an unexpected restart or shutdown and specified the cause. |

| 6005 | The Event Log service was started. Indicates the system startup. |

| 6006 | The Event Log service was stopped. Indicates the proper system shutdown. |

| 6008 | The previous system shutdown was unexpected. |

| 6009 | The operating system version detected at the system startup. |

| 6013 | The system uptime in seconds. |

Display Shutdown Logs in Event Viewer

The shutdown events with date and time can be shown using the Windows Event Viewer.

Start the Event Viewer and search for events related to the system shutdowns:

- Press the ⊞ Win keybutton, search for the

eventvwrand start theEvent Viewer - Expand

Windows Logson the left panel and go toSystem - Right-click on

Systemand selectFilter Current Log... - Type the following IDs in the

<All Event IDs>field and clickOK:41,1074,1076,6005,6006,6008,6009,6013

Cool Tip: Get history of previously executed commands in PowerShell! Read more →

Find Shutdown Logs using PowerShell

The shutdown/reboot logs in Windows can also be retrieved from the command-line using the PowerShell’s Get-EventLog command.

For example, to filter the 10000 most recent entries in the System Event Log and display only events related to the Windows shutdowns, run:

PS C:\> Get-EventLog System -Newest 10000 | `

Where EventId -in 41,1074,1076,6005,6006,6008,6009,6013 | `

Format-Table TimeGenerated,EventId,UserName,Message -AutoSize -wrap

Cool Tip: Start/Stop a service in Windows from the CMD & PowerShell! Read more →

Was it useful? Share this post with the world!