Использование локальных учетных записей (в том числе локального администратора) для доступа по сети в средах Active Directory нежелательно по ряду причин. Зачастую на многих компьютерах используются одинаковые имя и пароль локального администратора, что может поставить под угрозу множество систем при компрометации одного компьютера (угроза атаки Pass-the-hash). Кроме того, доступ под локальными учетными записями по сети трудно персонифицировать и централизованно отследить, т.к. подобные события не регистрируются на контроллерах домена AD.

Для снижения рисков, администраторы могут изменить имя стандартной локальной учетной записи администратора Windows (Administrator). Для регулярной смены пароля локального администратора на всех компьютерах в домене можно использовать MS LAPS (Local Administrator Password Solution). Но этими решениями не удастся решить проблему ограничения сетевого доступа под локальными учетными записями, т.к. на компьютерах может быть больше одной локальной учетки.

Ограничить сетевой доступ для локальных учетных записей можно с помощью политики Deny access to this computer from the network. Но проблема в том, что в данной политике придется явно перечислить все имена учетных записей, которым нужно запретить сетевой доступ к компьютеру.

В Windows 8.1 and Windows Server 2012 R2 появилась две новые группы безопасности (Well-known group) с известными SID. Одна включает в себя всех локальных пользователей, а вторая всех локальных администраторов.

| S-1-5-113 | NT AUTHORITY\Local account | Все локальные учетная запись |

| S-1-5-114 | NT AUTHORITY\Local account and member of Administrators group | Все локальные учетные записи с правами администратора |

Теперь для ограничения доступа локальным учетным записям не нужно перечислять все возможные варианты SID локальных учёток, а использовать их общий SID.

Данные группы добавляются в токен доступа пользователя при входе в систему под локальной учетной записью.

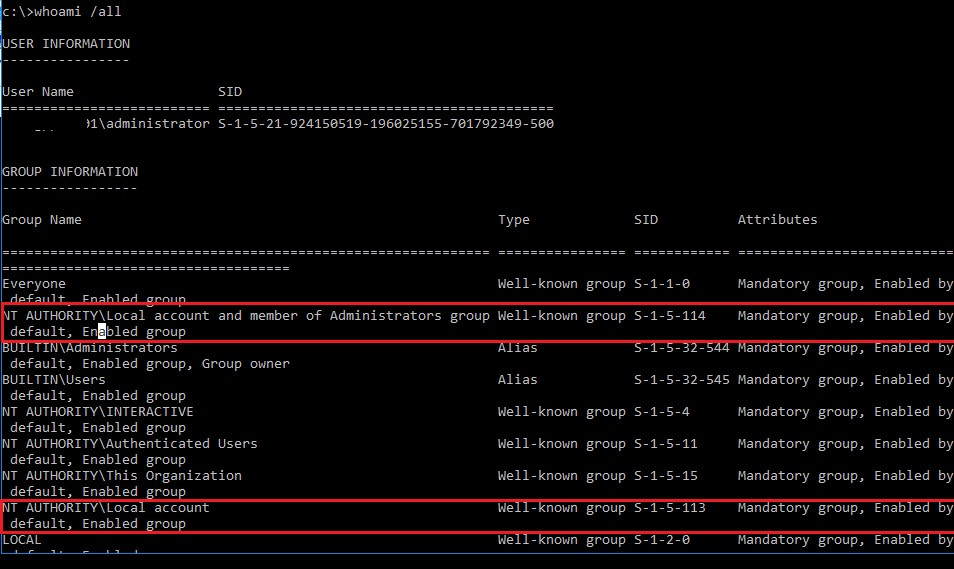

Чтобы убедится, что в Windows 10/Windows Server 2016 локальной учетной записи присвоены две новый группы

NT AUTHORITY\Local account (SID S-1-5-113)

и

NT AUTHORITY\Local account and member of Administrators group (SID S-1-5-114)

, выполните команду:

whoami /all

Эти встроенные группы безопасности можно исопльзовать и в Windows 7, Windows 8, Windows Server 2008 R2 и Windows Server 2012, установив обновление KB 2871997 ( обновление от июня 2014 г.).

Проверить, имеются ли данные группы безопасности в вашей Windows можно по их SID так:

$objSID = New-Object System.Security.Principal.SecurityIdentifier ("S-1-5-113")

$objAccount = $objSID.Translate([System.Security.Principal.NTAccount])

$objAccount.Value

Если скрипт возвращает NT Authority\Local account, значит данная локальная группа (с этим SID) имеется.

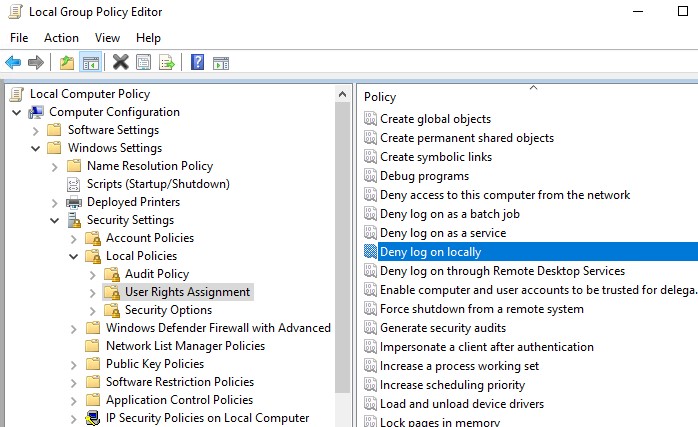

Чтобы запретить сетевой доступ под локальным учетным записями, с этими SID-ами в токене, можно воспользоваться политиками из раздела GPO Computer Configuration -> Windows Settings -> Security Settings -> Local Policies -> User Rights Assignment.

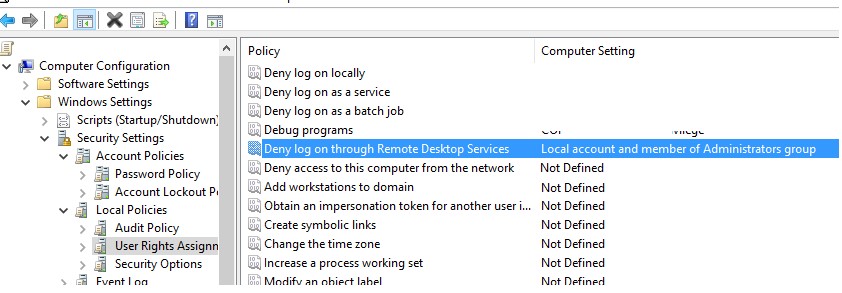

Запрет на вход через RDP для локальных пользователей и администратора

Политика Deny log on through Remote Desktop Services (Запретить вход в систему через службу с удаленного рабочего стола) позволяет указать пользователей и группы, которым явно запрещен удаленный вход на компьютер через RDP. Вы можете запретить RDP доступ к компьютеру для локальных или доменных учетных записей.

По умолчанию RDP доступ в Windows разрешён администраторам и членам локальной группы Remote Desktop Users.

Если вы хотите запретить RDP подключения только локальных пользователей (в том числе локальных администраторов), откройте локальной редактор GPO gpedit.msc (если вы хотите применить эти настройка на компьютерах в домене AD, используйте редактор доменных политик –

gpmc.msc

). Перейдите в указанную выше секцию GPO и отредактируйте политику Deny log on through Remote Desktop Services.

Добавьте в политику встроенные локальные группу безопасности Local account and member of Administrators group и Local account. Обновите настройки локальных политик с помощью команды: gpupdate /force.

Запрещающая политика имеет приоритет над политикой Allow log on through Remote Desktop Services (Разрешить вход в систему через службу удаленных рабочих столов). Если пользователь или группа будет добавлен в обоих политиках, RDP доступ для него будет запрещен.

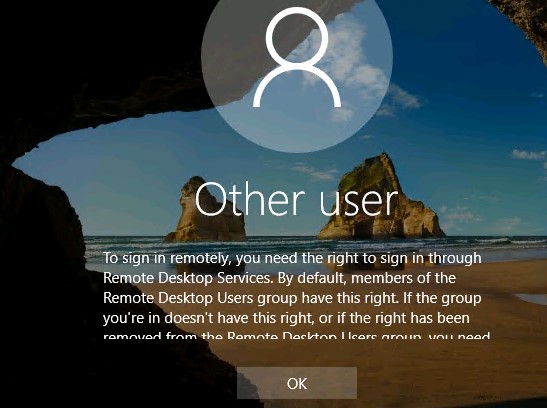

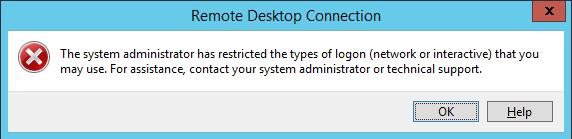

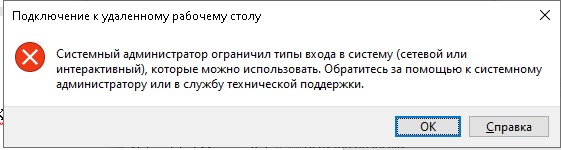

Теперь, если вы попытаетесь подключиться к компьютеру по RDP, появится ошибка:

To sign in remotely, you need the right to sign in through Remote Desktop Services. By default, members of the Remote Desktop Users group have this right. If the group you’re in doesn’t have this right, or if the right has been removed from the Remote Desktop Users group, you need to be granted this right manually.

Чтобы войти в систему удаленно, вам нужно право на вход через службы удаленных рабочих столов. По умолчанию такое право имеют члены группы Администраторы. Если у вашей группы нет этого права или оно было удалено для группы Администраторы, попросите предоставить его вам вручную.

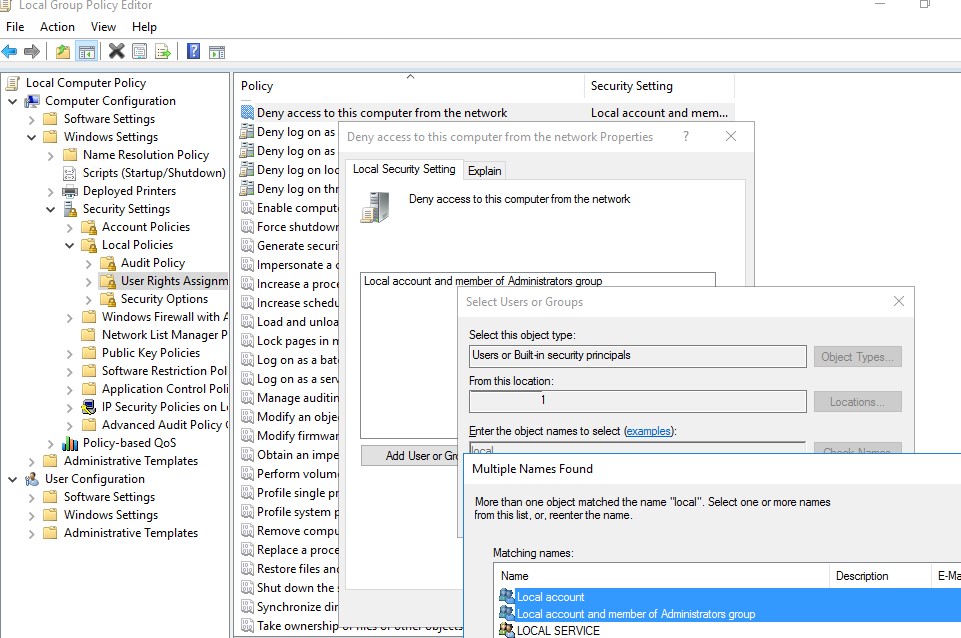

Запрет сетевого доступа к компьютеру по сети

Вы можете запретить сетевой доступ к компьютеру под локальными учетными данными с помощью политики Deny access to this computer from the network (Отказать в доступе к этому компьютеру из сети).

Добавьте в политику Deny access to this computer from the network локальные группы Local account и Local account and member of Administrators group. Также стоит всегда запрещать анонимный доступ и доступ под гостевым аккаунтом.

Для доменной среды рекомендуется с помощью этой политики полностью запретить доступ к рабочим станциям и рядовым серверам домена под учетными записями из групп Domain Admins и Enterprise Administrators. Эти аккаунты должны использоваться только для доступа к контроллерам доменам. Тем самым вы уменьшите риски перехвата хэша административных аккаунтов и эскалации привилегий.

После применения политики вы не сможете удаленно подключиться к этому компьютеру по сети под любой локальной учетной записью. При попытке подключиться к сетевой папке или подключить сетевой диск с этого компьютера под локальной учетной записью, появится ошибка:

Microsoft Windows Network: Logon failure: the user has not been granted the requested logon type at this computers.

При попытке установить RDP сессию под учетной записью локального администратора (.\administrator) появится сообщение об ошибке.

The system administrator has restricted the types of logon (network or interactive) that you may use. For assistance, contact your system administrator or technical support.

Системный администратор ограничил типы входа в систему (сетевой или интерактивный), которые можно использовать. Обратитесь за помощью к системному администратору или в службу технической поддержки.

Важно. Если вы примените эту политику к компьютеру, который находится в рабочей группе (не присоединен к домену Active Directory), вы сможете войти на такой компьютер только локально.

Запретить локальный вход в Windows

С помощью политики Deny log on locally (Запретить локальных вход) вы можете запретить и интерактивный вход на компьютер/сервер под локальными учетными записями. Перейдите в секцию GPO User Rights Assignment, отредактируйте политику Deny log on locally. Добавьте в нее нужную локальную группу безопасности.

Будьте особо внимательны с запрещающими политиками. При некорректной настройке, вы можете потерять доступ к компьютерам. В крайнем случае сбросить настройки локальной GPO можно так.

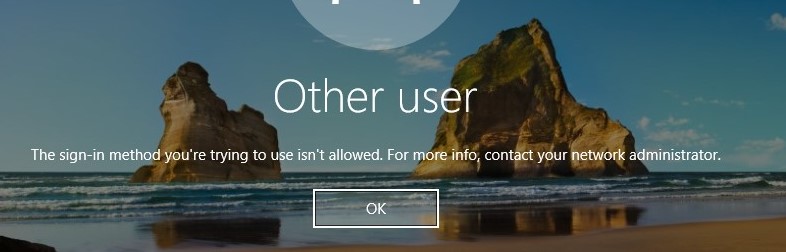

Теперь, если пользователь или администратор попытается авторизоваться на компьютере под локальной учетной записью, появится сообщение.

The sign-in method you are trying to use isn’t allowed. For more info, contact your network administrator.

Этот метод входа запрещено использовать. Для получения дополнительных сведений обратитесь к администратору своей сети.

Таким образом, вы можете ограничить доступ под локальными учетными записями на компьютеры и сервера домена, увеличить защищенность корпоративной сети.

Download Windows Speedup Tool to fix errors and make PC run faster

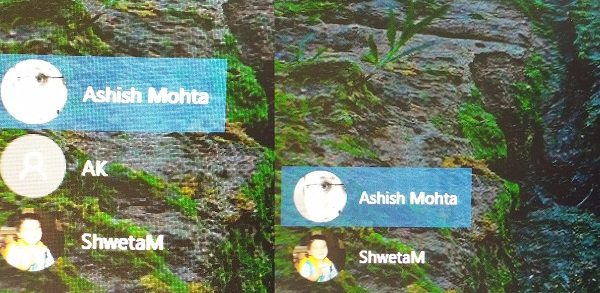

If you have multiple users on Windows 11/10 computer, the names are listed on the login screen. Respective users can select the account available at the bottom left, and enter the password to get access to the account. That said, if you want to hide a user account from the login screen in Windows 11/10, here is how you can get it done. Follow the steps in reverse to show all user accounts.

If you want to hide all the accounts from the Sign-in or Log-in screen, follow the linked post. It will replace the current login screen with a prompt where the user needs to enter the username manually. No user account is displayed in this case.

Since we are hiding that user account, it means we do not want the person to use it at all. Follow the steps to hide a specific User Account from the sign-in screen or login screen in Windows 11/10:

- Open File Explorer and navigate to C:\Users

- The username you want to hide and one the folder name available here should match.

- So the User AK has the folder name AK. Note down this name

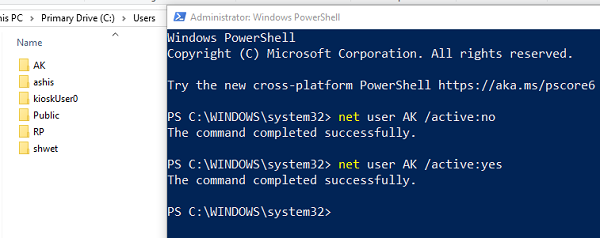

- Open PowerShell as Administrator

- Type net user [USERNAME] /active:no where [USERNAME] = AK.

- It will hide the Windows user account and also hide the user from the login screen.

To bring back the username in the Login Screen, type the following and hit Enter:

net user [USERNAME] /active:yes

Here [USERNAME] = AK. It will activate the user account, and it will show the user account on the login screen.

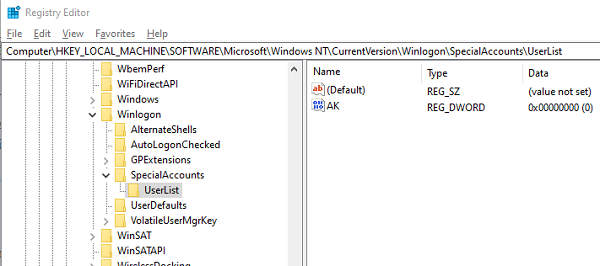

If you cannot use the Net User command, then you can also use the Registry method. It works on Windows 10 Home as well.

Show or Hide user account On Sign in screen using Registry

Here when you will select Key it will create a folder. Do remember that.

Open Registry Editor and navigate to the following path:

HKEY_LOCAL_MACHINE\SOFTWARE\Microsoft\Windows NT\CurrentVersion\Winlogon

Right-click on Winlogon, select New >Key from the menu.

Name the new key as SpecialAccounts. Right-click the SpecialAccounts key, select New >Key from the menu.

Name the new key as UserList. Inside of UserList, again right-click, and this time choose New> DWORD (32-bit) Value.

Make sure to name this DWORD the same as the user account name you plan to hide.

Then set the value as 0. You can double-click to edit the value.

To unhide, either remove the DWORD or set it to 1.

If this key exists, then you will need not to create the values manually-

Computer\HKEY_LOCAL_MACHINE\SOFTWARE\Microsoft\Windows NT\CurrentVersion\Winlogon\SpecialAccounts\UserList

We hope the tutorial was easy to follow, and you were able to show or hide the specific User Accounts from the Sign-in screen on Windows 11/10.

Ashish holds a Bachelor’s in Computer Engineering and is a veteran Windows. He has been a Microsoft MVP (2008-2010) and excels in writing tutorials to improve the day-to-day experience with your devices.

В настоящее время компьютеры и интернет стали неотъемлемой частью нашей жизни. Они предоставляют огромные возможности, но и сопряжены с определенными рисками. Одним из таких рисков является возможность доступа анонимного пользователя к компьютеру. В данной статье мы рассмотрим, как отключить доступ анонимного пользователя к вашему ПК и защитить свои данные.

Что такое анонимный пользователь?

Анонимный пользователь – это человек или группа людей, которые входят в систему без использования личных данных или идентификационных данных. Они остаются анонимными и не требуют пароля или других форм аутентификации.

Пока анонимный пользователь имеет доступ к вашему ПК, он может просматривать, копировать и изменять ваши файлы, а также получать доступ к вашим персональным данным.

Как отключить доступ анонимного пользователя?

Существует несколько способов отключить доступ анонимного пользователя к вашему ПК:

- Администрирование учетных записей

- Использование брандмауэра

- Установка пароля пользователю

- Шифрование данных

1. Администрирование учетных записей

Один из самых эффективных способов отключить доступ анонимного пользователя – это администрирование учетных записей на вашем ПК. Вы можете создать новую учетную запись, назначить ей права администратора и ограничить доступ другим пользователям.

Для этого откройте «Панель управления», выберите «Учетные записи пользователей» и создайте нового пользователя с правами администратора. После этого вы можете изменить настройки безопасности для остальных пользователей и ограничить доступ анонимного пользователя к вашему ПК.

2. Использование брандмауэра

Брандмауэр может быть полезным инструментом для защиты вашего ПК от атак анонимного пользователя. Вы можете настроить брандмауэр таким образом, чтобы блокировать любые подключения от анонимных пользователей.

Для этого откройте «Панель управления», выберите «Центр управления сетью и общим доступом» и выберите «Настроить брандмауэр для блокировки входящих подключений». Добавьте исключение для ваших доверенных пользователей и блокируйте все остальные подключения.

3. Установка пароля пользователю

Установка пароля пользователю – это наиболее распространенный способ отключить доступ анонимного пользователя к вашему ПК. Убедитесь, что каждый пользователь имеет уникальный и надежный пароль для входа в систему.

Для этого откройте «Панель управления», выберите «Учетные записи пользователей» и выберите нужного пользователя. Щелкните на «Сменить пароль» и следуйте инструкциям.

4. Шифрование данных

Шифрование данных – это дополнительный уровень защиты от доступа анонимных пользователей. Вы можете зашифровать свои файлы и папки, чтобы они были недоступны для посторонних.

Для этого вы можете воспользоваться встроенными инструментами операционной системы или сторонним программным обеспечением для шифрования данных. Создайте пароль и зашифруйте свои файлы и папки, чтобы предотвратить несанкционированный доступ к ним.

Итог

Отключение доступа анонимного пользователя к вашему ПК – это важный шаг для защиты ваших данных и личной информации. Используйте администрирование учетных записей, брандмауэр, установку пароля пользователю и шифрование данных, чтобы обеспечить надежную защиту своего компьютера.

Не забывайте, что ваше безопасность зависит от вас. Будьте внимательны и аккуратны в использовании компьютера и интернета. Защитите себя и свои данные!

К пк разрешен доступ анонимного пользователя: как отключить?

Добро пожаловать в мир технологий и сетевой безопасности! Сегодня мы разберем сложную, но очень актуальную тему: как отключить доступ анонимному пользователю к вашему персональному компьютеру. Наша экспертиза в этой области позволит нам поделиться с вами эффективными способами и особенностями решения данной проблемы. Не забудьте придерживаться наших советов для обеспечения безопасности своих данных и персональной информации.

Вред, причиняемый анонимным пользователям

Прежде чем мы погрузимся в детали, давайте обсудим, почему вы хотите отключить доступ анонимным пользователям к вашему компьютеру. На первый взгляд может показаться, что просто позволить людям пользоваться вашим ПК без регистрации или идентификации – вполне безопасно. Однако, на самом деле, анонимные пользователи могут нанести вред вашей системе в различных формах:

- Взлом системы для получения доступа к конфиденциальной информации.

- Распространение вредоносных программ через ваш компьютер.

- Злоупотребление ресурсами и снижение производительности ПК.

- Неправомерное использование вашего интернет-подключения.

Теперь, когда мы понимаем потенциальные угрозы, давайте перейдем к нашей экспертной рекомендации по отключению доступа анонимных пользователей.

Способы отключения доступа анонимных пользователей

1. Установка пароля для входа. Наиболее эффективным способом предотвратить доступ анонимного пользователя является установка пароля для входа на ваш ПК. Это позволит вам контролировать, кто может получить доступ к вашим данным.

2. Ограничение гостевых аккаунтов. В большинстве операционных систем есть функция создания гостевых аккаунтов. К сожалению, они открыты для анонимных пользователей. Для предотвращения этого убедитесь, что гостевые аккаунты ограничены в своих правах и не имеют доступа к конфиденциальным данным.

3. Создание ограниченных пользователей. Вместо того, чтобы давать полный доступ к анонимным пользователям, создайте ограниченные пользовательские аккаунты. Это может помочь вам контролировать, какие файлы и приложения могут быть доступны анонимным пользователям.

4. Использование брандмауэра. Брандмауэры – это программы, которые контролируют входящий и исходящий сетевой трафик. Установка и настройка брандмауэра на ПК позволит вам блокировать доступ анонимных пользователей.

Итог

В данной статье мы рассмотрели возможные угрозы, которые могут возникнуть при разрешенном доступе анонимному пользователю к вашему ПК. Мы также предоставили вам несколько эффективных способов, как отключить доступ анонимных пользователей. Надеемся, что наша экспертиза поможет вам обеспечить безопасность ваших данных и защитить ваш компьютер от потенциальных угроз.

Помните, что безопасность – это вопрос приоритета. Не забывайте обновлять свои программы, устанавливать антивирусное программное обеспечение и следовать рекомендациям по безопасности в сети.

Будьте смелыми и активными в обеспечении безопасности вашей системы! Удачи!

К пк разрешен доступ анонимного пользователя: как отключить?

В наше время ПК играет огромную роль в повседневной жизни людей. Многие проводят за компьютером большую часть дня, используя его для работы, общения или развлечений. Однако, не всегда доступ к компьютеру может быть ограничен только конкретному пользователю. Иногда возникает ситуация, когда к ПК разрешен доступ анонимному пользователю. В таких случаях возникает необходимость отключить это разрешение и обеспечить безопасность своих данных.

Почему важно отключить доступ анонимного пользователя?

Доступ анонимного пользователя к ПК может стать серьезной угрозой для безопасности ваших данных. Анонимные пользователи могут иметь доступ к вашим файлам, программам или даже личным сообщениям, что может привести к утечке конфиденциальной информации или вредоносным действиям.

Кроме того, анонимные пользователи часто могут вызывать сбои в работе ПК или вносить изменения в настройки системы без вашего ведома. Все это может привести к потере данных, снижению производительности или даже повреждению вашего компьютера.

Поэтому очень важно принимать меры для отключения доступа анонимного пользователя к ПК и обеспечения безопасности своего пространства. В этой статье я расскажу вам, как это сделать.

Как отключить доступ анонимного пользователя к ПК

- Шаг 1: Создайте учетную запись администратора

- Шаг 2: Установите пароль для учетной записи администратора

- Шаг 3: Отключите гостевой аккаунт

Шаг 1: Создайте учетную запись администратора

Создание учетной записи администратора — первый и один из самых важных шагов для обеспечения безопасности ПК и отключения доступа анонимному пользователю. Учетная запись администратора предоставляет полный контроль над компьютером и позволяет вам управлять его настройками и доступом.

Внимание: не забудьте создать надежный пароль для учетной записи администратора, чтобы предотвратить несанкционированный доступ.

Шаг 2: Установите пароль для учетной записи администратора

Установка пароля для учетной записи администратора является ключевым шагом для обеспечения безопасности ПК. Пароль должен быть сложным и надежным, содержать как минимум 8 символов, включать в себя цифры, буквы в верхнем и нижнем регистрах, а также специальные символы.

Никогда не используйте простые пароли, такие как «password» или «123456». Они легко угадываемы и не обеспечивают достаточной безопасности.

Шаг 3: Отключите гостевой аккаунт

Гостевой аккаунт предоставляет возможность анонимным пользователям получить доступ к компьютеру без ввода пароля. Это может быть опасно, так как они могут иметь возможность использовать ваш компьютер без вашего контроля. Поэтому рекомендуется отключить гостевой аккаунт, чтобы предотвратить несанкционированный доступ.

Теперь, когда вы выполните все эти шаги, анонимному пользователю будет затруднительно получить доступ к вашему ПК и ваши данные будут в безопасности.

Итог

В данной статье я рассказал вам о том, как отключить доступ анонимного пользователя к ПК. Это важный шаг для обеспечения безопасности ваших данных и защиты от несанкционированного доступа. Создание учетной записи администратора, установка надежного пароля и отключение гостевого аккаунта — все это поможет вам обеспечить безопасность вашего компьютера и сохранить ваши данные в тайне.

Не забывайте принимать меры по обеспечению безопасности своего ПК, чтобы избежать неприятных ситуаций и сохранить важные данные. Вам необходимо быть осведомленным и активным пользователем, чтобы обеспечить защиту своего компьютера.

Здравствуйте!

Коллеги, помогите разобраться плз.

Есть в KSC политика на одну группу компьютеров, в которой включен контроль устройств. Там есть ряд разрешенных устройств и мне нужно добавить в разрешённые виртуальный сидиром винды. Чтобы можно было с iso работать.

Пробовал через «Добавить->Сформировать правила на основе данных системы» и он как-бы добавляет Virtual_DVD-ROM, но всё равно не работает. Судя по всему, мой предшественник также делал и у него тоже не взлетело.

Единственное, что я заметил, что DeviceID которое в правиле и в событие, которое генерится при срабатывании защиты отличаются.

В правиле «SCSI\CDROM&VEN_MSFT&PROD_VIRTUAL_DVD-ROM\000001», а в событии перед 000001 ещё символы есть.

Я выгрузил правила в .xml, там добавил дополнительные символы в DeviceId и оставил только одно моё правило в этой xml. Делаю «Импорт из файла XML->Добавить правила к существующим» и получаю ошибку чтения правил из файла. Синтаксис внутри вроде корректный.

Может я сильно усложняю и как-то можно проще сделать? С KSC только знакомлюсь)

User_A1B2

★★★★★

Здравствуйте! К моему ПК разрешен доступ анонимного пользователя. Как это отключить в Windows 10? Я беспокоюсь о безопасности своей системы.

xX_ProGamer_Xx

★★★☆☆

Скорее всего, у вас включен гостевой аккаунт. Чтобы его отключить, нужно:

- Нажать Win + I, чтобы открыть «Параметры».

- Выбрать «Аккаунты».

- Выбрать «Семья и другие пользователи».

- В разделе «Другие пользователи» найдите «Гость» или подобный аккаунт.

- Нажмите на него и выберите «Удалить».

После этого анонимный доступ должен быть отключен. Перезагрузите компьютер на всякий случай.

Tech_Support_Guy

★★★★☆

Согласен с XxX_ProGamer_Xx. Отключение гостевого аккаунта – это первый шаг. Однако, для более полной безопасности рекомендую:

- Создать сложный пароль для вашей учетной записи администратора.

- Включить брандмауэр Windows.

- Установить антивирусное программное обеспечение.

- Регулярно обновлять Windows и все установленные программы.

Это поможет защитить ваш компьютер от несанкционированного доступа и вредоносных программ.

CyberSecNinja

★★★★★

Добавлю, что если проблема не решилась после удаления гостевого аккаунта, возможно, у вас есть другие незащищенные сетевые службы или открытые порты. В этом случае, стоит проверить настройки брандмауэра более тщательно или обратиться к специалисту.

Вопрос решён. Тема закрыта.

- Какой композитор не является венским классиком: Гайдн, Гендель или Моцарт?

- Что делать, если TikTok пишет «нет подключения к интернету», хотя оно есть?

- Что нужно, чтобы встать на учет в военкомат в другом городе без прописки?