Загрузить PDF

Загрузить PDF

Чтобы включить удаленный рабочий стол, не имея физического доступа к компьютеру, понадобится совершить некоторые маневры, однако ничего неосуществимого в это нет. Если у вас есть доступ с правами администратора к удаленному компьютеру, вы можете войти в реестр и подключить удаленный рабочий стол с его помощью.

-

Вам всегда необходимо помнить о том, что внесение изменений в реестр может привести к серьезным проблемам. Прежде чем начинать, сделайте резервную копию и не делайте каких-либо ненужных изменений.

- Следуйте этому руководству, только если у вас нет физического доступа к компьютеру. В противном случае вы можете использовать стандартные инструменты для активации удаленного доступа, не прибегая к ручной правке реестра.

-

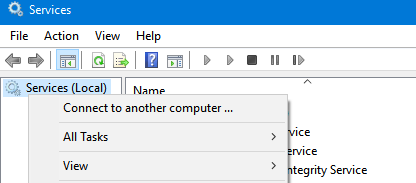

Запустите services.msc через строку поиска в меню «Пуск».[1]

Также вы сможете найти Консоль управления MMC здесь: Панель Управления → Администрирование → Службы.- Для доступа к удаленному реестру вам понадобится всего лишь MMC. Если удаленный компьютер работает под управлением Windows XP, то, скорее всего, она уже запущенна.[2]

Откройте окно «Подключиться к удаленному реестру.»

- Для доступа к удаленному реестру вам понадобится всего лишь MMC. Если удаленный компьютер работает под управлением Windows XP, то, скорее всего, она уже запущенна.[2]

-

В Консоли управления MMC щелкните правой кнопкой мыши на «Службы (Локальные)» и выберите «Подключится к другому компьютеру.» Введите имя удаленной машины. После подключения найдите службу удаленного реестра в MMC, если она еще не запущена.[3]

-

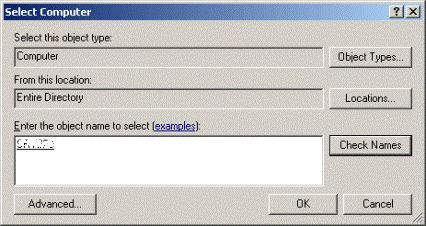

Откройте Regedit. Выберите Файл → Подключить сетевой реестр…. Введите имя удаленного компьютера в поле «Введите имена выбираемых объектов» и нажмите Проверить имена.[4]

-

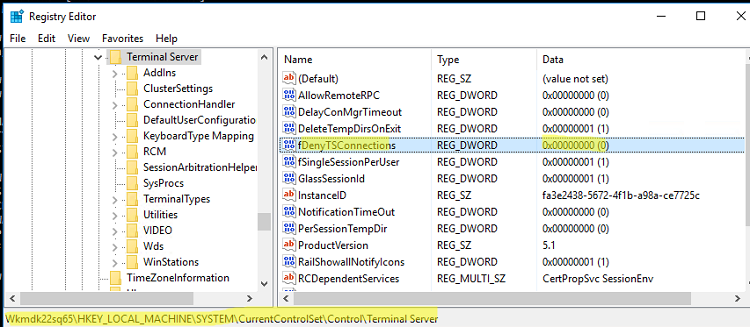

Перейдите в HKEY_LOCAL_MACHINE\SYSTEM\CurrentControlSet\Control\Terminal Server.

-

Найдите ключ с типом «REG_WORD» и именем «fDenyTSConnections» в панели с детальной информацией по ключу «Terminal Server». Нажмите по этой строке дважды, чтобы вызвать поле «Изменение параметра DWORD». В этом окне укажите в поле «Значение» цифру 0.[5]

-

Некоторые системы мгновенно предоставят вам удаленный доступ, а другим понадобится перезагрузка. Попытайтесь подключиться к удаленному рабочему столу, чтобы проверить это (если вы оставили MMC открытой, то оттуда можете быстро запустить подключение к удаленному рабочему столу).

-

Существует несколько способов сделать это. Самый простой — это открыть командную строку и ввести shutdown /i. В появившемся диалоговом окне выбрать «Перезагрузка» из выпадающего меню и выбрать имя удаленного компьютера.[6]

Попробуйте получить удаленный доступ к компьютеру после перезагрузки.Реклама

-

Для активации удаленного рабочего стола вы должны получить права администратора на удаленном компьютере.

-

Если вы пытаетесь получить доступ к компьютеру из удаленной сети, то ваши действия может блокировать брандмауэр. Есть два способа обхода брандмауэра:

- Если брандмауэр блокирует удаленный реестр, но не блокирует удаленный рабочий стол, то сначала подключитесь к компьютеру из вашей сети, как к целевому ПК, и используйте его для подключения к действительно целевой машине.

- Если же брандмауэр блокирует удаленный рабочий стол, скачайте PSExec с Sysinternals. Используйте его для получения удаленного доступа к командной строке удаленного компьютера и создайте исключения для удаленного рабочего стола в брандмауэре.[7]

[8]

(Введите netsh advfirewall firewall add rule ? для получения инструкций.[9]

)

Реклама

Предупреждения

- Не вносите изменения в реестр, если вы недостаточно знакомы с его функционированием. Одно неверное изменение критического ключа реестра может мгновенно привести к необратимому краху системы.

Реклама

Об этой статье

Эту страницу просматривали 24 702 раза.

Была ли эта статья полезной?

Включаем на нужном компьютере службу «Удаленный реестр» и изменяем следующий ключ реестра:

HKEY_LOCAL_MACHINE\SYSTEM\CurrentControlSet\Control\Terminal Server\fDenyTSсonnections=0

Создаем новую политику со следующими параметрами:

-

Включаем удаленный рабочий стол (Remote Dektop): Конфигурация компьютера → Административные шаблоны → Компоненты Windows → Службы удаленных рабочих столов → Узел сеансов удаленных рабочих столов → Подключения → «Разрешать удаленное подключение с использованием служб удаленных рабочих столов»

-

Добавляем исключения RDP в Брэндмауэр Windows: Конфигурация компьютера → Административные шаблоны → Сеть → Сетевые подключения → Брандмауэр Windows → Профиль домена → «Брандмауэр Windows: Разрешить исключения для входящих сообщений удаленного управления рабочим столом»

-

Включаем или отключаем (в зависимости от ваших предпочтений) требование проверки подлинности на уровне сети: Конфигурация компьютера → Административные шаблоны → Компоненты Windows → Службы удаленных рабочих столов → Узел сеансов удаленных рабочих столов → Безопасность → «Требовать проверку подлинности пользователя для удаленных подключений путем проверки подлинности на уровне сети»

Если у вас используются еще какие-то параметры, их так же можно настроить через GPO.

Протокол Remote Desktop Protocol (RDP) позволяет удаленно подключиться к рабочему столу компьютера с Windows и работать с ним, как будто это ваш локальный компьютер. По умолчанию RDP доступ в Windows запрещен. В этой статье, мы покажем, как включить и настроить RDP доступ в Windows 10 и Windows Server 2016/2019.

Содержание:

- Включаем удаленный рабочий стол в Windows 10

- Как включить RDP доступ с помощью PowerShell?

- RDP доступ к Windows Server 2016/2019

- Включение RDP с групповых политик в домене Active Direcrtory

- Как удаленно включить RDP на компьютере Windows?

Включаем удаленный рабочий стол в Windows 10

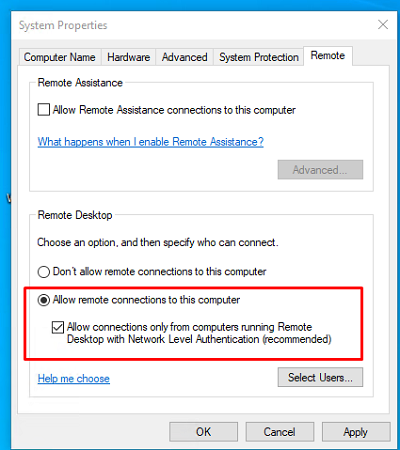

Самый простой способ включить RDP доступ в Windows – воспользоваться графическим интерфейсом.

Откройте свойства системы через панель управления, или выполнив команду SystemPropertiesRemote.

Перейдите на вкладку Remote Settings (Удаленный доступ), включите опцию Allow remote connection to this computer (Разрешить удалённые подключения к этому компьютеру).

В целях безопасности желательно разрешить подключение только с клиентов RDP с поддержкой протокола NLA (Allow connections only from computers running Remote Desktop with Network Level Authentication/ Разрешить подключение только с компьютеров, на которых работает удаленный рабочий стол с проверкой подлинности на уровне сети).

Сохраните изменения, нажав ОК.

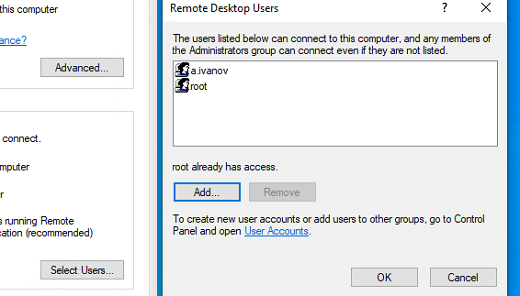

По умолчанию право на подключение к компьютеру через RDP есть только у членов группы локальных администраторов. Если вам нужно разрешить RDP доступ другим пользователям, нажмите кнопку Select Users.

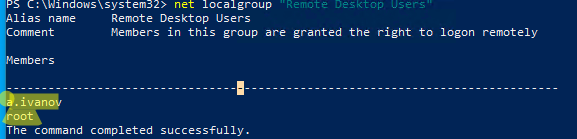

Все пользователи, которых вы укажете здесь будет добавлены в локальную группу Remote Desktop Users. Вы можете в командной строке вывести список пользователей в этой группе:

net localgroup "Remote Desktop Users"

или

net localgroup “Пользователи удаленного рабочего стола”

Чтобы добавить нового пользователя в группу доступа RDP, выполните:

net localgroup "Remote Desktop Users" /add publicuser

В русской версии Windows измените название группы на “Пользователи удаленного рабочего стола”.

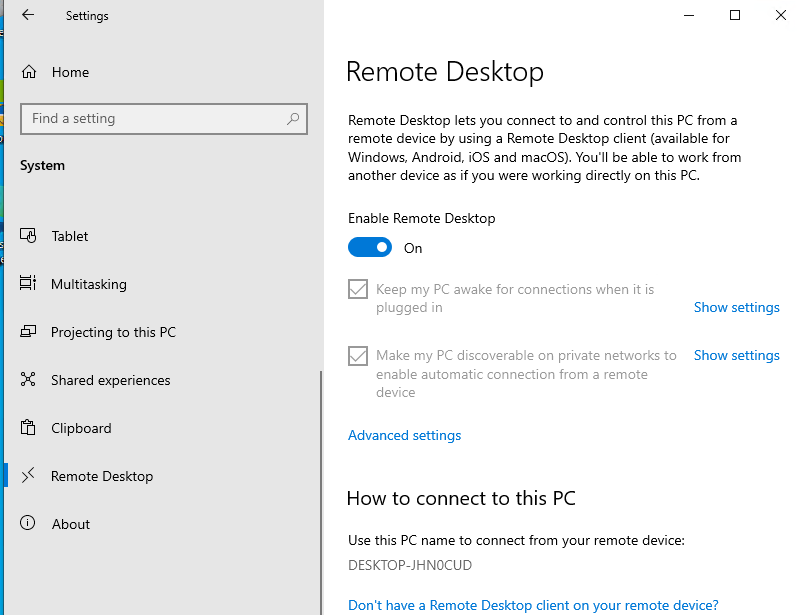

В новых билдах Windows 10 классическая панель для включения RDP доступа теперь спрятана и Microsoft рекомендует пользоваться новой панелью Setting.

- Перейдите в Settings -> System —> Remote Desktop;

- Включите опцию Enable Remote Desktop;

- Подтвердите включение RDP на компьютере.

Обратите внимание, что вы не можете включить RDP доступ к редакции Windows 10 Home. RDP сервер работает только на Windows 10 Pro и Enterprise. Впрочем, есть обходное решение.

Обратите внимание, что по умолчанию при включении Remote Desktop, включаются две опции:

- Keep my PC awake for connection when it is plugged in ;

- Make my PC discoverable on private networks to enable automatic connection from a remote device

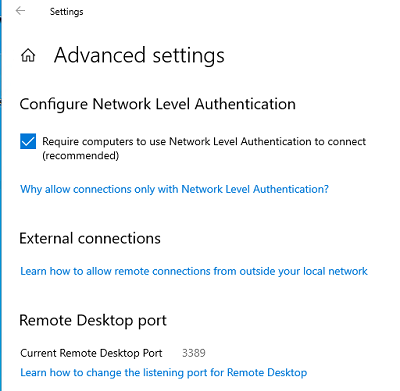

На жмите на ссылку “Advanced settings”. Здесь можно включить использование протокола “Network Level Authentication” для RDP подключений (рекомендуется).

Если на компьютере включен Windows Defender Firewall (брандмауэр), то нужно проверить, что в нем разрешены входящие RDP подключения. По умолчанию для RDP подключений используется порт TCP

3389

, а в последних билдах Windows также используется

UDP 3389

( см. статью про кейс с черным экраном вместо рабочего стола при RDP доступе).

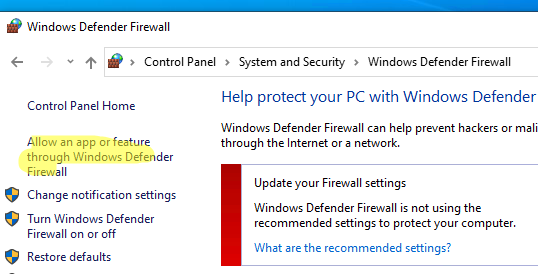

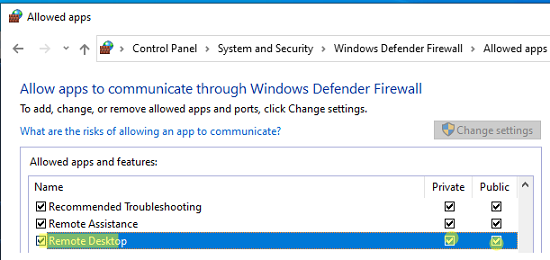

Перейдите в панель управления и выберите элемент Windows Defender Firewall. Откройте список стандартных правил брандмауэра Windows, щелкнув в левом столбце по ссылке Allow an app or feature through Windows Firewall.

Проверьте, что правило Remote Desktop включено для профиля Private (домашняя или рабочая сеть) и, если необходимо, для профиля Public (общедоступные сети).

Подробнее про типы сетей и профили брандмауэра Windows здесь.

Если нужно, вы можете дополнительно ограничить длительность RDP сессий с помощью GPO.

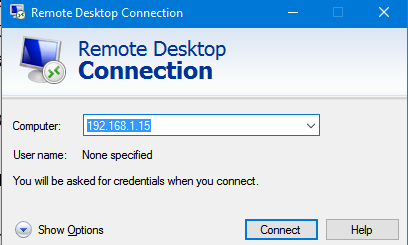

Теперь к данному компьютеру можно подключится с помощью RDP клиента. Встроенный RDP клиент Windows –

mstsc.exe

. Он сохраняет всю историю RDP подключений с компьютера. Поддерживается копирование файлов между локальным и удаленным компьютером прямо через буфер обмена RDP.

Также вы можете использовать менеджеры RDP подключений, такие как RDCMan или mRemoteNG, или альтернативные клиенты.

Для удобства пользователей пароль для RDP подключения можно сохранить в Windows Credential Manager.

Как включить RDP доступ с помощью PowerShell?

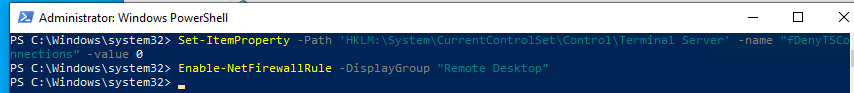

Вы можете включить RDP доступ в Windows с помощью пары PowerShell команд. Это гораздо быстрее:

- Запустите консоль PowerShell.exe с правами администратора;

- Включите RDP доступ в реестре с помощью командлета Set-ItemProperty:

Set-ItemProperty -Path 'HKLM:\System\CurrentControlSet\Control\Terminal Server' -name "fDenyTSConnections" -value 0Чтобы закрыть RDP доступ, измените значение fDenyTSConnections на 1.

- Разрешите RDP подключения к компьютеру в Windows Defender Firewall. Для этого включите предустановленное правило :

Enable-NetFirewallRule -DisplayGroup "Remote Desktop" - Если нужно добавить пользователя в группу в локальную группу RDP доступа, выполните:

Add-LocalGroupMember -Group "Remote Desktop Users" -Member 'a.petrov'

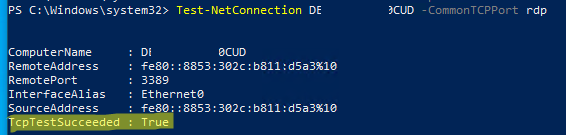

Чтобы проверить, что на компьютере открыт RDP порт, воспользуйтесь командлетом Test-NetConnection:

Test-NetConnection -ComputerName deskcomp323 -CommonTCPPort rdp

RDP доступ к Windows Server 2016/2019

В отличии от десктопной редакции Windows 10, в Windows Server по умолчанию поддерживается два одновременных RDP подключения. Эти подключения используются администраторами для управления сервером.

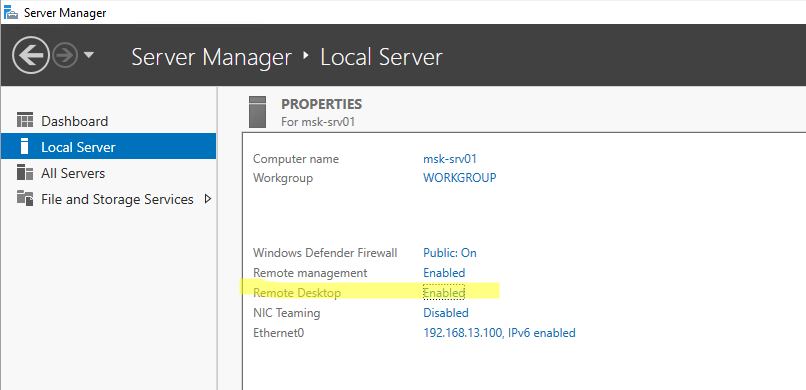

Включается RDP в Windows Server аналогично. Через SystemPropertiesRemote, через Server Manager или командами PowerShell, рассмотренными выше.

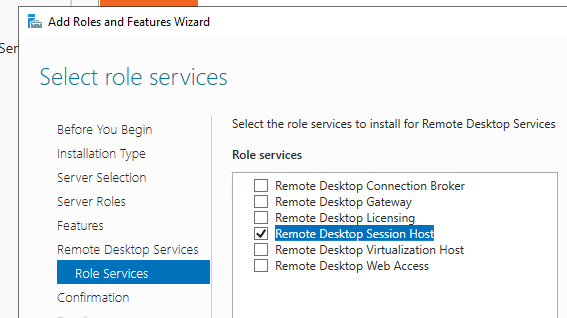

Вы можете использовать Windows Server в качестве терминального сервера. В этом случае множество пользователей могут одновременно подключаться к собственному рабочему столу на сервере. Для этого нужно установить и настроить на сервере роль Remote Desktop Session Host. Это требует приобретения специальных RDS лицензии (CAL). Подробнее о RDS лицензировании здесь.

Для дополнительно защиты RDP сессий можно использовать SSL/TLS сертификаты.

Включение RDP с групповых политик в домене Active Direcrtory

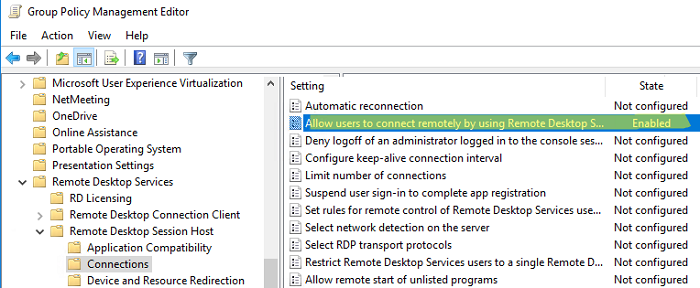

Если вам нужно включить RDP доступ сразу на большом количестве компьютеров, можно воспользоваться групповыми политиками (GPO). Мы подразумеваем, что все компьютеры включены в домен Windows.

- Запустите консоль управления доменными GPO

gpmc.msc

; - Создайте новую (или отредактируйте уже существующую) групповую политику и привяжите ее к целевой OU с компьютерами или серверами;

- Переключитесь в режим редактирования политики и перейдите в секцию GPO Computer Configuration -> Administrative Templates -> Windows Components -> Remote Desktop Services -> Remote Desktop Session Host -> Connections;

- Найдите и включите политику Allow Users to connect remotely by using Remote Desktop Services, установив ее в Enable;

- Обновите параметры групповых политик на клиентах;

- После применения данной политики вы сможете подключится ко всем компьютерам по RDP (политика применится как к десктопным клиентам с Windows 10, так и к Windows Server). Если нужно, вы можете более тонко нацелить политики на компьютеры с помощью WMI фильтров GPO.

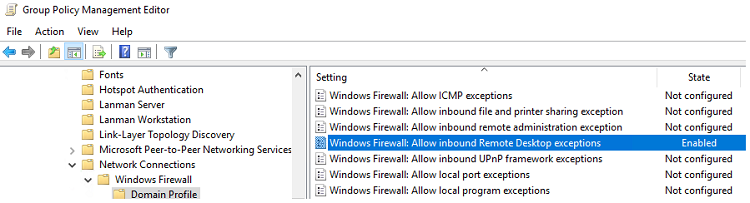

- Если на компьютерах включен Windows Defender Firewall, нужно в этой же GPO разрешить RDP-трафик для доменного профиля. Для этого нужно активировать правило Windows Firewall: Allow inbound Remote Desktop Exceptions (находится в разделе Computer Configuration -> Administrative Templates -> Network -> Network Connections -> Windows Firewall -> Domain Profile).

Подробнее о настройке правил брандмаура Windows через GPO рассказано здесь.

Как удаленно включить RDP на компьютере Windows?

Также вы можете удаленно включить RDP на любом компьютере Windows. Для этого у вас должен быть удаленный доступ к этому компьютеру (через PowerShell или WMI) и ваша учетная запись состоять в группе локальных администраторов на этом компьютере.

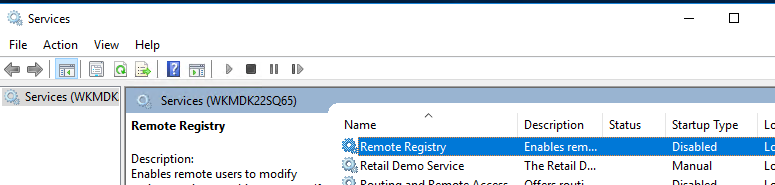

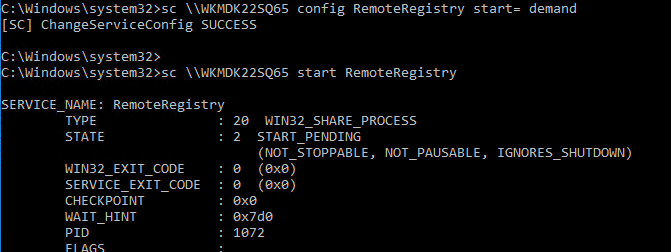

Вы можете удаленно включить RDP через реестр. Для этого на удаленном компьютере должна быть включена служба Remote Registry (по умолчанию она отключена). Чтобы запустить службу:

- Запустите консоль управления службами (

services.msc

); - Выберите Connect to another computer и укажите имя удаленного компьютера;

- Найдите в списке службу Remote Registry, измените тип запуска на Manual (ручной) и затем запустите службу – Start.

Тоже самое можно выполнить удаленно из командной строки с помощью встроенной утилиты

sc

(позволяет создавать, управлять или удалять службы Windows):

sc \\WKMDK22SQ65 config RemoteRegistry start= demand

sc \\WKMDK22SQ65 start RemoteRegistry

Затем на локальном компьютере

- Запустите редактор реестра

regedit.exe - Выберите в меню Файл пункт Connect Network Registry (Подключить сетевой реестр)

- Укажите имя или IP адрес удаленного компьютера, на котором нужно включить службу RDP;

- Перейдите в раздел

HKEY_LOCAL_MACHINE\SYSTEM\CurrentControlSet\Control\Terminal Server

; - Найдите параметр fDenyTSConnections (тип REG_DWORD). Если данный ключ отсутствует – создайте его. Измените его значение на 0, чтобы включить RDP.

Для отключения RDP доступа нужно изменить значение fDenyTSConnections на 1.

Сразу после этого без перезагрузки удаленный компьютер должен стать доступным по RDP.

Но гораздо быстрее можно включить RDP в реестре удаленого компьютера через командную строку:

REG ADD "\\WKMDK22SQ65\HKLM\SYSTEM\CurrentControlSet\Control\Terminal Server" /v fDenyTSConnections /t REG_DWORD /d 0 /f

Если на удаленном компьютере настроен PowerShell remoting, вы можете выполнить на нем удаленную команду через Invoke-Command:

Invoke-Command -Computername WKMDK22SQ65 -ScriptBlock {Set-ItemProperty -Path "HKLM:\System\CurrentControlSet\Control\Terminal Server" -Name "fDenyTSConnections" –Value 0}

Если в Windows установлен OpenSSH сервер, вы можете подключиться к нему любым ssh клиентом и внести изменения в реестр в локальной ssh сессии.

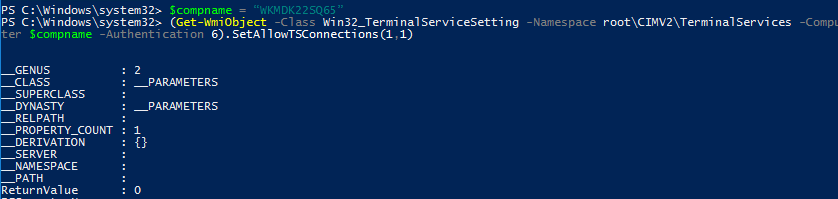

Также вы можете подключиться к удаленному компьютеру и включить RDP через WMI:

$compname = “WKMDK22SQ65”

(Get-WmiObject -Class Win32_TerminalServiceSetting -Namespace root\CIMV2\TerminalServices -Computer $compname -Authentication 6).SetAllowTSConnections(1,1)

В области управления ИТ знание того, как включить RDP Remote Registry на Windows 10 и 11, может оказаться очень ценным. Эта функция позволяет ИТ-специалистам и администраторам эффективно управлять настройками реестра на удаленных системах. В этой статье вы можете прочитать, что такое реестр, его значение и цель, что означает его удаленный доступ и какие соображения безопасности связаны с этим. Если вы все еще хотите продолжить, сейчас самое время протестировать.

TSplus Advanced Security

чтобы убедиться, что ваша система не подвергается риску извне, пока вы работаете над этим. Наконец, перед завершением, вы найдете необходимые шаги для активации Remote Registry и RDP.

Что такое реестр Windows?

В Windows реестр представляет собой базу данных настроек и параметров конфигурации, хранящуюся иерархически. Они применимы к операционной системе Windows, а также к оборудованию и установленному программному обеспечению. Поэтому реестр имеет решающее значение для Windows и правильного функционирования его приложений. Это делает его еще более важным, чтобы доступ к нему имели только лица, которые как авторизованы, так и хорошо разбираются в том, что и как изменять (или не изменять).

-

Блокировать вредоносные IP-адреса:

Держите вашу систему защищенной, автоматически блокируя распознанные угрозы, укрепляя вашу защиту от кибератак. -

Безопасность на основе сообщества:

Защита от IP-адресов хакеров полагается на бдительность сообщества пользователей Advanced Security, чтобы гарантировать, что все внесенные в черный список IP-адреса являются реальными угрозами, минимизируя ложные срабатывания. -

Автоматические обновления:

Функция обновляется ежедневно, обеспечивая защиту в реальном времени от новых угроз.

Понимание роли реестра Windows

Итак, реестр Windows служит централизованной базой данных, содержащей важные настройки конфигурации для операционной системы, оборудования и программного обеспечения. Следовательно, эта база данных играет ключевую роль в поддержании функциональности системы. В реестре ИТ-администраторы могут удаленно получать доступ и изменять записи реестра на целевых системах. Например, служба Remote Registry необходима для работы некоторых инструментов, которые будут отключены в случае ошибочной модификации.

Важность «Remote» для реестра и ИТ-специалистов везде

Как мы теперь знаем, служба реестра жизненно важна для операционной системы Windows. Но это также актив для ИТ-экспертов, особенно учитывая, что она удаленная. Когда авторизованный пользователь может получить доступ к реестру удаленно для выполнения определенных задач, а не посещать машину лично, это либо упрощает определенные задачи, либо делает их возможными.

Он предоставляет возможность удаленно управлять и изменять параметры реестра на удаленных серверах Windows и клиентских компьютерах. Эта возможность является ключевой для внедрения исправлений и проведения технического обслуживания. Кроме того, она упрощает административные задачи, такие как управление конфигурацией и развертывание программного обеспечения. Что еще нужно, чтобы сделать RDP Remote Registry обязательным знанием для ИТ-специалистов.

Измеренные действия при удаленном доступе к реестру Windows 10 или 11

Чтобы включить RDP Remote Registry на Windows 10 и 11, необходимо выполнить определенные шаги. Важно отметить, что эта функция по умолчанию отключена по соображениям безопасности. Поэтому включение требует тщательного рассмотрения и соблюдения лучших практик.

-

Разрешение на доступ к службе удаленного реестра:

Чтобы начать процесс, убедитесь, что у вас есть необходимые разрешения для изменения настроек реестра на целевой системе. По сути, вам понадобятся учетные данные администратора для обеих машин, включая имя хоста удаленного ПК. -

Доступ по умолчанию:

По умолчанию только члены групп «администраторы» и «операторы резервного копирования» имеют удаленный доступ к реестру. Это ограничивает несанкционированный доступ.TSplus

добавляет дополнительную защиту к этим ограничениям

-

Права администратора:

Помните, что резервирование определенных действий за администраторами никогда не является пустым процессом. Изменения в реестре Windows не следует делать легкомысленно, так как они могут нарушить работу системы. В какой-то момент на любом из следующих путей к Remote Registry возникнет вопрос прав администратора, паролей и т.д. -

Ноу-хау:

Прежде чем начать, убедитесь, что вы знаете, что собираетесь делать, зачем, как безопасно это выполнить для системы и т.д. Кажется разумным сначала сделать резервную копию.

Окончательные соображения по безопасности с Remote Registry на Windows

Хотя RDP Remote Registry предлагает ценные административные возможности, как описано, он представляет потенциальные проблемы безопасности. Вот почему он доступен, но неактивен по умолчанию. По этой дополнительной причине часто рекомендуется отключать сетевой доступ к реестру, особенно в условиях повышенной безопасности. Несанкционированные изменения в реестре действительно могут нарушить работу системы. Поэтому важно взвесить преимущества и риски при активации и любых изменениях. Также необходимо контролировать такие службы, чтобы как можно раньше выявить любую нежелательную активность реестра.

Защита устройств с помощью TSplus Advanced Security в контексте удаленного реестра

TSplus Advanced Security обеспечивает необходимую безопасность для ваших устройств в этом контексте. Действительно, включение удаленного доступа является необходимостью для эффективного управления системой и предотвращения внешних атак, в то время как работа в удаленном реестре имеет первостепенное значение. Однако удаленное вмешательство в реестр Windows одновременно увеличивает риск внешнего вмешательства. Этот потенциальный риск безопасности является тем местом, где

TSplus Advanced Security вступает в действие

, не разоряя банк.

Используя возможности TSplus Advanced Security, ИТ-специалисты могут реализовать многоуровневую стратегию защиты, которая снижает риск внешних атак. Наше передовое решение безопасности использует различные механизмы для обеспечения целостности и конфиденциальности критически важной системной информации, такой как реестр Windows.

Активация и настройка RDP и удаленного реестра – Windows 10 или 11

Вариант 1, Редактор реестра:

Если службы реестра Windows и RDP включены, вы можете подключиться удаленно и выполнить эти действия через Remote Access.

Windows 11 и 10 имеют предустановленный редактор реестра, который вы можете найти, как обычно, на ПК. Вы можете получить доступ к инструменту:

-

используя

Поиск

; -

просмотр из

панель управления

Это должно быть доступно из инструмента Windows в разделе Система и безопасность. -

и в качестве альтернативы вы можете использовать

Запуск

Одновременно нажмите клавишу Windows и R, затем введите regedit и подтвердите. -

Windows Terminal

или -

the

Диспетчер задач

. - Существует больше путей, включая создание горячей клавиши или ярлыка. Эти два последних делают это слишком простым на мой взгляд, если только это действительно не действие, которое вам нужно выполнять очень часто.

После того как вы окажетесь в инструменте Редактор реестра, вы можете выполнить необходимые проверки или изменения.

NB:

Стоит отметить, что некоторые изменения, которые вы вносите непосредственно в реестр, не настроят связанные действия или приложения, которые были бы изменены при «стандартной» настройке элемента. Представьте это как цепочку домино: определенные действия нажимают более одной кнопки, но работа вверх по цепочке не нажмет на те, что находятся ниже по течению, так же как домино не опрокинет те, что находятся позади него.

Вариант 2, командные строки для включения доступа к удаленному реестру RDP — Windows 10 и 11:

Однако можно использовать командные строки для пошагового внесения изменений, чтобы активировать RDP непосредственно из реестра. Поэтому вы можете выбрать выполнение фоновой работы там.

Одно, что нужно помнить, это то, как это может вызвать реакцию антивируса. Действительно, PsExec — это инструмент, который вам нужен для этого варианта, но… Поскольку он часто использовался вредоносными программами, вероятно, это заставит вашу защиту поднять щиты. И, если вы не программист в душе, с точностью до мельчайших деталей, то остерегайтесь того тире, которое вы забыли, и последствий, которые это может иметь.

Тем не менее, PsExec имеет свои применения, так как делает невозможное возможным: активирует деактивированный протокол на расстоянии.

Для начала эти шаги предполагают вашу работу в пределах вашей локальной сети. Вам нужно войти в реестр удаленного компьютера, поэтому у вас должны быть права администратора на обоих используемых устройствах.

- Здесь вашим первым действием будет отключение брандмауэра, желательно только на портах, используемых RDP.

- Следующим действием будет включение Remote Desktop. Для этого вы можете продолжить использовать PsExec или перейти к открытию редактора реестра. В любом случае, вам нужно изменить значение команды DenyTS connections с 1 на 0.

- Теперь RDP включен, вы можете запустить RDS и использовать свои учетные данные администратора для подключения.

Вариант 3, включение доступа к удаленному реестру RDP — Windows 10 и 11 с помощью PowerShell:

Также можно пойти по пути PowerShell. На сегодня я оставлю это вашему любимому поисковому движку для получения информации и шагов для этого варианта. Тем не менее, я хотел включить это, чтобы завершить диапазон вариантов.

Ключевые функции безопасности TSplus для удаленного реестра Windows

-

Защита от программ-вымогателей:

TSplus Advanced Security включает мощный брандмауэр, который действует как первая линия защиты. Он контролирует входящий и исходящий сетевой трафик и может быть настроен для блокировки несанкционированного доступа к конфиденциальным настройкам реестра. Это помогает предотвратить несанкционированные изменения в реестре Windows. -

Защита от IP-атак хакеров, Защита от грубой силы, Защита от программ-вымогателей

Инструмент предлагает механизмы обнаружения и предотвращения вторжений для выявления и противодействия подозрительной активности, такой как та, которая может быть направлена на реестр. Он может идентифицировать и реагировать на потенциальные угрозы в режиме реального времени, снижая риск вмешательства в реестр. -

Разрешения, EndPoint Protection, Безопасный рабочий стол:

TSplus Advanced Security позволяет администраторам определять детализированные элементы управления доступом. С этимифункции

укажите, кто имеет привилегии для удаленного доступа и изменения реестра. Это гарантирует, что только авторизованные лица могут вносить изменения в конфигурацию системы.

-

Журналы событий и системный аудит:

Возможности мониторинга и отчетности в реальном времени позволяют вам быть в курсе состояния и безопасности ваших систем. Это обеспечивает проактивный подход к выявлению и устранению угроз безопасности или аномалий в реестре.

Заключение о включении доступа к удаленному реестру RDP — Windows 10 и 11

Это лучшее понимание ключевой роли реестра Windows, осторожности, которую следует соблюдать при внесении изменений, и последующих соображений безопасности должны быть хорошими напоминаниями о защите ваших ИТ-устройств.

Надеюсь, вы чувствуете себя более уверенно, чтобы надежно использовать весь потенциал реестра как инструмента для эффективного администрирования системы и устранения неполадок.

Особенно потому, что TSplus Advanced Security является надежным инструментом кибербезопасности, предназначенным для обеспечения комплексной защиты серверов Windows.

Его защита делает его незаменимым помощником для любого ИТ-специалиста, особенно если задачи в их ИТ-инфраструктуре включают включение доступа к удаленному реестру RDP в Windows 10 и 11.

Комплексные функции безопасности TSplus Advanced Security обеспечивают спокойствие для любого бизнеса, большого или малого. Это также может освободить ИТ-администраторов, ИТ-команды, MSP, агентов поддержки, чтобы эффективно использовать преимущества удаленного доступа к реестру без ущерба для безопасности.

Скачать TSplus Advanced Security

не ждите больше, чтобы обеспечить спокойствие вашей компании, независимо от вашей сферы деятельности

How to Remotely Enable Remote Desktop (RDP Terminal Services) via Registry in Windows 10/8/7/2016/2012/2008/XP

Remote Desktop or RDP service is a free yet useful tool to remotely log on to remote computer and gain full access and privileges as if user is in front of local console. Remote Desktop is also known as Terminal Services. It’s useful if the server, or PC is located miles away in remote location, and frequent trip to the site to troubleshoot, configure or manage the system is not a viable option.

Although most versions of Windows operating system such as Windows XP, Windows Vista, Windows 7, Windows 8, Windows 8.1, Windows 10, and Windows Server operating system such as Windows 2000, Windows Server 2003, Windows Server 2008 (R2), Windows Server 2012 (R2), Windows Server 2016 and newer OS versions do come packaged with Remote Desktop, however it’s disabled by default. Turning on and enabling the Remote Desktop via local console is easy, where Microsoft provides similar GUI (graphical user interface) in all editions of Windows (refer to guide on enable Remote Desktop in Windows).

However, if an off-site server needs to be access via Remote Desktop Connection (RDC) client immediately, yet the Remote Desktop is not enabled on the server, then it will be a headache. Luckily it’s possible to remotely enable and turn of the Remote Desktop service on a remote PC or server by remotely editing its registry.

To remotely enable Remote Desktop on another computer, follow these steps:

- Login to the workstation with administrator credentials.

- Run Registry Editor (regedit).

- Click on File menu.

- Select the Connect Network Registry in the pull down menu.

- A “Select Computer” dialog search box is opened. Type the host name of the remote computer in the text box, or browse Active Directory to locate the remote server, or click on “Advanced” button to search for the remote computer.

- Click OK after the remote computer is selected. A node for the remote computer network registry will be displayed in the Registry Editor with HKEY_LOCAL_MACHINE (HKLM) and HKEY_USERS (HKU) hives.

- Navigate to the following registry key for the remote computer:

HKEY_LOCAL_MACHINE\SYSTEM\CurrentControlSet\Control\Terminal Server

- In the right pane, locate a REG_DWORD value named fDenyTSConnection. Double-click on fDenyTSConnection and change the value data from 1 (Remote Desktop disabled) to 0 (Remote Desktop enabled).

- Reboot the remote machine by issuing the following command in Command Prompt:

shutdown -m \\hostname -r

Replace hostname with the actual computer name of the remote host.

- Remote Desktop for the remote computer has been enabled, and listening on default Remote Desktop port for any incoming Remote Desktop Connection. For security reason, you may want to consider changing the Remote Desktop listening port.

There are also plenty of freeware utility that allows user to remotely enable Remote Desktop without modifying registry.

About the Author: LK

Page load link