В этой инструкции для начинающих о том, как создать нового пользователя Windows 10 несколькими способами, как сделать его администратором или наоборот, создать ограниченную учетную запись пользователя компьютера или ноутбука. Также может пригодиться: Как удалить пользователя Windows 10.

В Windows 10 присутствуют два типа учетных записей — учетные записи Майкрософт (требующие адреса электронной почты и синхронизирующие параметры онлайн) и локальные учетные записи пользователей, не отличающиеся от тех, которые могут быть вам привычны по ранним версиям Windows. При этом одну учетную запись всегда можно «превратить» в другую (например, Как удалить учетную запись Майкрософт). В статье будут рассмотрено создание пользователей с обоими типами учетных записей. Также может быть полезным: Как сделать пользователя администратором в Windows 10.

- Создание нового пользователя в Параметрах Windows 10

- Как создать пользователя в командной строке

- Локальные пользователи и группы Windows 10

- Добавление пользователя в control userpasswords2

- Видео инструкция

Создание пользователя в параметрах Windows 10

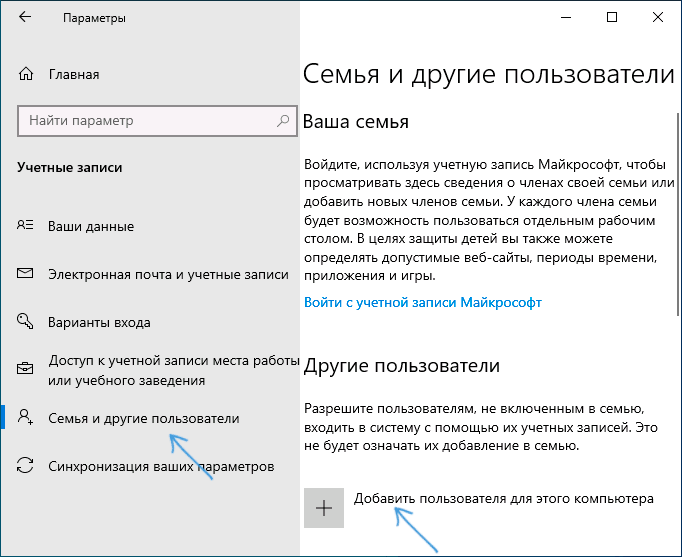

Основной способ создания нового пользователя в Windows 10 — использование пункта «Учетные записи» нового интерфейса настроек, доступного в «Пуск» — «Параметры». В указанном пункте настроек откройте раздел «Семья и другие пользователи».

- В разделе «Ваша семья» вы сможете (при условии, что используете учетную запись Майкрософт) создать учетные записи для членов семьи (также синхронизируемые с Майкрософт), подробнее о таких пользователях я писал в инструкции Родительский контроль Windows 10.

- Ниже, в разделе «Другие пользователи» можно добавить «простого» нового пользователя или администратора, учетная запись которого не будет контролироваться и являться «членом семьи», можно использовать как учетные записи Майкрософт, так и локальные учетные записи. Этот вариант будет рассматриваться далее.

Для создания нового пользователя, не входящего в семью и без возможностей родительского контроля, выполните следующие шаги:

- В разделе «Другие пользователи» нажмите «Добавить пользователя для этого компьютера».

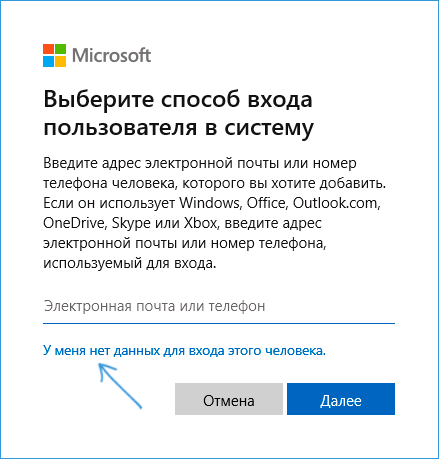

- В следующем окне вам будет предложено указать адрес электронной почты или номер телефона — введите их, при условии, что вы хотите добавить пользователя с уже существующей учетной записью Майкрософт.

- Если вы собираетесь создавать локальную учетную запись (или даже учетную запись Майкрософт, но пока не зарегистрировали e-mail для нее), нажмите «У меня нет данных для входа этого человека» внизу окна.

- В следующем окне будет предложено создать учетную запись Майкрософт. Вы можете заполнить все поля для создания пользователя с такой учетной записью или нажать «Добавить пользователя без учетной записи Майкрософт» внизу.

- В следующем окне останется ввести имя пользователя, пароль (если требуется пользователь без пароля, просто не вводите ничего в соответствующие поля), подсказку для пароля и указать вопросы для восстановления пароля, на случай, если он будет забыт. Этого достаточно, чтобы новый пользователь Windows 10 появился в системе и под его учетной записью был возможен вход.

По умолчанию, новый пользователь имеет права «обычного пользователя». Если нужно сделать его администратором компьютера, выполните следующие шаги (при этом, вы для этого также должны быть администратором):

- Зайдите в Параметры — Учетные записи — Семья и другие пользователи.

- В разделе «Другие пользователи» нажмите по пользователю, которого нужно сделать администратором и кнопку «Изменить тип учетной записи».

- В списке выберите «Администратор» и нажмите Ок.

Войти под новым пользователем можно, нажав по имени текущего пользователя вверху меню пуск или с экрана блокировки, предварительно выйдя из текущей учетной записи.

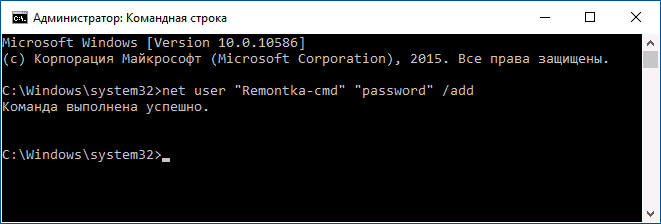

Как создать нового пользователя в командной строке

Для того, чтобы создать пользователя с помощью командной строки Windows 10, запустите ее от имени администратора (например, через меню правого клика по кнопке «Пуск»), после чего введите команду (если имя пользователя содержит пробелы, используйте кавычки, пароль брать в кавычки не нужно):

net user имя_пользователя пароль /add

И нажмите Enter.

После успешного выполнения команды, в системе появится новый пользователь. Также вы можете сделать его администратором, используя следующую команду (если команда не сработала, а у вас не лицензия Windows 10, попробуйте вместо Администраторы писать administrators):

net localgroup Администраторы имя_пользователя /add

Вновь созданный таким образом пользователь будет иметь локальную учетную запись на компьютере.

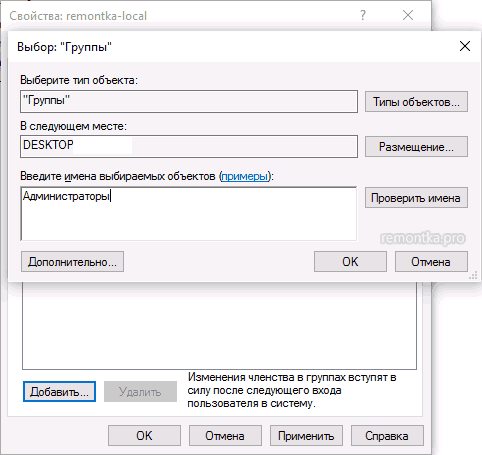

Создание пользователя в «Локальные пользователи и группы» Windows 10

И еще один способ создания локальной учетной записи с помощью элемента управления «Локальные пользователи и группы»:

- Нажмите клавиши Win+R, введите lusrmgr.msc в окно «Выполнить» и нажмите Enter.

- Выберите «Пользователи», а затем в списке пользователей кликните правой кнопкой мыши и нажмите «Новый пользователь».

- Задайте параметры для нового пользователя.

Чтобы сделать созданного пользователя администратором, кликните по его имени правой кнопкой мыши, выберите пункт «Свойства». Затем, на вкладке «Членство в группах» нажмите кнопку «Добавить», наберите «Администраторы» и нажмите «Ок».

Готово, теперь выбранный пользователь Windows 10 будет иметь права администратора.

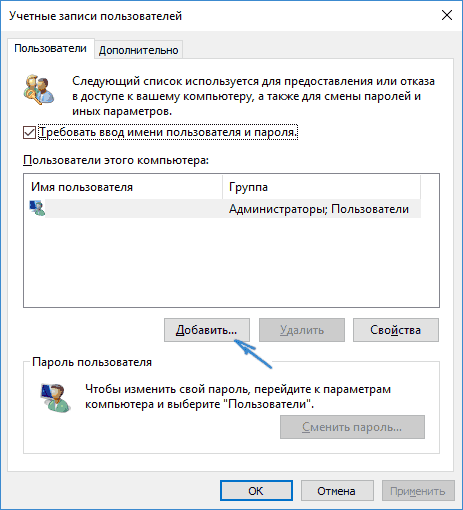

Добавление учетной записи в control userpasswords2

И еще один очень простой способ добавления новой учетной записи пользователя Windows 10:

- Нажмаем клавиши Win+R, вводим control userpasswords2

- В списке пользователей нажимаем кнопку добавления нового пользователя

- Дальнейшее добавление нового пользователя (доступны как учетная запись Майкрософт, так и локальная учетная запись) будет выглядеть тем же самым образом, что и в первом из описанных способов.

Видео инструкция

Если остались какие-либо вопросы или что-то не получается так просто, как это описано в инструкции — пишите, постараюсь помочь.

Provide feedback

Saved searches

Use saved searches to filter your results more quickly

Sign up

В прошлой статье мы рассмотрели создание своего домена AD. Настало время вдохнуть в него жизнь. В этой статье рассмотрим работу по созданию пользователей, их блокировке и подключим к домену другие компьютеры.

Хорошей практикой является не использовать встроенную учетную запись администратора домена. Мы создадим новую учетную запись и дадим ей права администратора домена. Для выполнения этой процедуры нужно зайти на контроллер домена с помощью встроенной учетной записи администратора и запустить оснастку «Пользователи и компьютеры» (Active Directory Users and Computers). В окне оснастки мы увидим дерево каталогов (подразделений) нашего домена. Давайте создадим новый каталог «Admins» и в нём создадим учетную запись «Demo Admin», после чего добавим эту учетную запись с группу «Администраторы домена».

Теперь, в соответствии с данными которые мы ввели в графе «Имя входа пользователя», когда создавали учетную запись, мы сможем зайти на контроллер домена под новой учетной записью.

Мы убедились что новая учетная запись работает и обладает привилегиями администратора. Обычный пользователь не смог бы просто так зайти на сервер-контроллер домена. Теперь можно заблокировать встроенную учетную запись администратора. Аналогично, из под новой учетной записи откроем оснастку «Пользователи и компьютеры», но теперь мы посмотрим как блокировать пользователя.

Теперь добавим в наш домен новый компьютер. Самое важное требование к добавляемому компьютеру — версия редакции системы должна быть минимум Pro. Редакции Home добавить в домен невозможно. Процедура выполняется на компьютере, который вы хотите добавить. В качестве примера мы добавим рабочую станцию под управлением Windows 10 Pro. При добавлении компьютера в домен, важно чтобы компьютер и контроллер домена (сервер) «видели» друг друга, то есть находились в одной локальной сети. При добавлении компьютера необходимо будет ввести данные доменного администратора.

Для начала убедимся, что компьютер видит контроллер домена. В нашей тестовой среде не настроен сервер DHCP, поэтому введем статически настройки IP, в качестве сервера DNS укажем адрес контроллера. Настройки IP контроллера домена остаются прежними с прошлой статьи. После настройки IP проверим связь с помощью ping.

Остается добавить компьютер в домен. Сделать это можно через свойства компьютера. Понадобится указать адрес домена и ввести данные администратора домена. Во время подключения компьютера к домену ему можно задать новое имя.

После перезагрузки, можно зайти в компьютер под доменной учетной записью. В свойствах компьютера теперь отображается информация о домене.

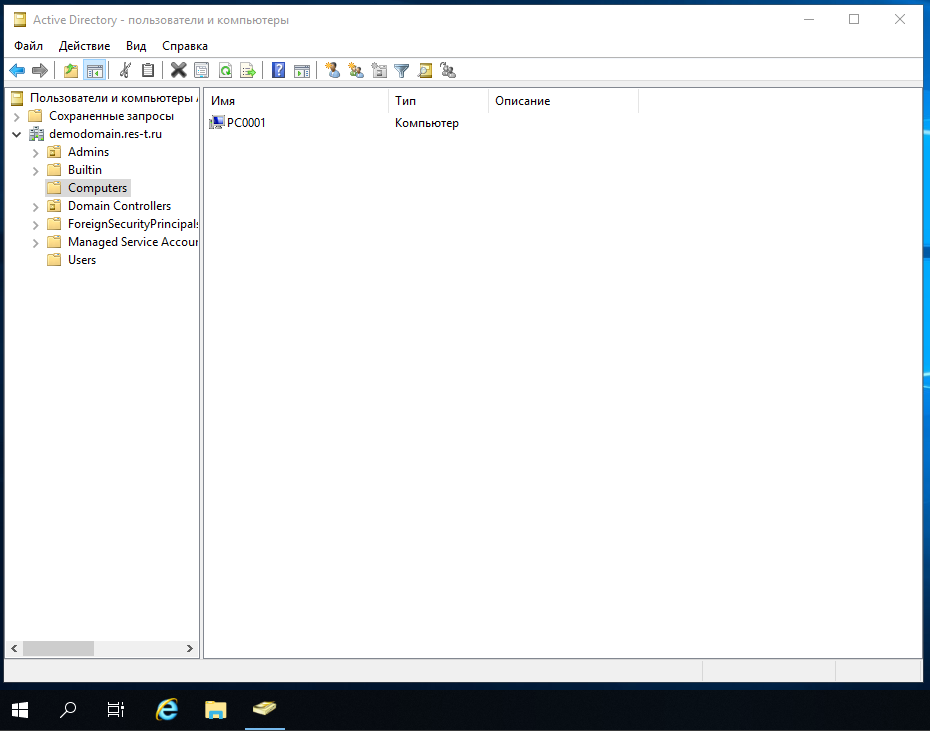

На контроллере домена, в каталоге Computers появится добавленный компьютер.

По аналогии остается подключить все компьютеры и создать учетные записи для пользователей. Главное учитывать, что права администратора домена не нужны обычным пользователям.

В следующей статье рассмотрим как создавать групповые политики для пользователей и компьютеров домена. Еще одна полезная статья: использование инструментов удаленного администрирования.

Мы оказываем широкий спектр IT-услуг:

- IT аутсорсинг и консалтинг;

- Переход на облачную инфраструктуру;

- Внедрение IT систем;

- Развитие и автоматизация IT инфраструктуры;

- Разработка и автоматизация сайтов;

Связь с нами sls@res-t.ru

@SeanCooper

IT и все с этим связанное.

Как создать учетную запись локального администратора в доменной сети?

Бред, наверн, но вот:

АД не моя, досталась по наследству от предыдущего админа, счастливо укатившего к себе в деревню.

Сабж. Нужен пользователь с доступом к локальному администрированию машины. На пк имеются группы Администраторы и Адм домена/схемы/пр. Группа администраторы по умолчанию является администратором домена, имеет полные доступы везде, в т.ч. удаленно и локально подключаться на сервер. Учетные записи пользователей в Панели управления не работает.

-

Вопрос задан

-

5588 просмотров

Ну так создайте пользователя в AD и с помощью GPO добавте его локальные администраторы на ПК.

Задача вполне тривиальная, мануалов на эту тему много. Вот например первая же ссылка

В даннос случае стандартное решение — хранить аккаунты компьютеров в отдельных OU (например по подразделениям), создавать соответствующие security группы, и политиками GPO добавлять добавлять эти группы в группу Administrators (Builtin) для машин, лежащих в конкретных OU.

Пригласить эксперта

Обычно в таких случаях просто даём доменной учётной записи на конкретном ПК статус «Администратор», а не «Пользователь», не знаю, что там у вас наворочено.

-

Показать ещё

Загружается…

Минуточку внимания

Для предоставления прав локального администратора на компьютерах домена сотрудникам техподдержки, службе HelpDesk, определенным пользователям и другим привилегированным аккаунтам, вам нужно добавить необходимых пользователей или группы Active Directory в локальную группу администраторов на серверах или рабочих станциях. В этой статье мы покажем несколько способов управления членами локальной группы администраторов на компьютерах домена вручную и через GPO.

Содержание:

- Добавляем пользователя в локальные администраторы компьютера вручную

- Добавляем пользователей в локальную группу администраторов через Group Policy Preferences

- Предоставление прав администратора на конкретном компьютере

- Управление локальными администраторами через Restricted Groups

Добавляем пользователя в локальные администраторы компьютера вручную

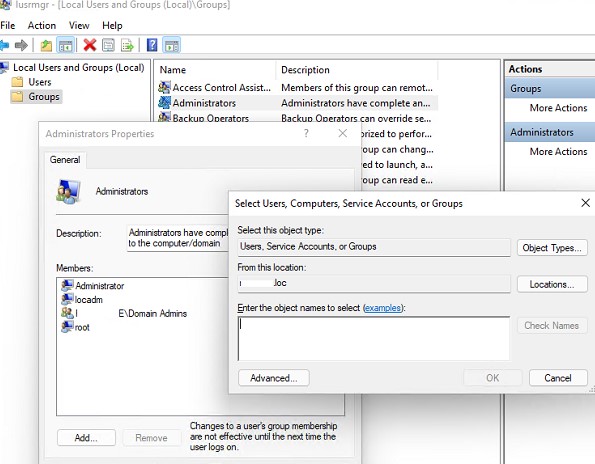

Самый простой способ предоставить пользователю или группе права локального администратора на конкретном компьютере — добавить его в локальную группу Administrators с помощью оснастки “Локальные пользователи и группы” (Local users and groups — lusrmgr.msc).

После того, как вы добавили компьютер в домен AD, в локальную группу Administrators компьютера автоматически добавляется группы Domain Admins, а группа Domain User добавляется в локальную Users. Остальных пользователей вы можете добавить в группу администраторов вручную или с помощью GPO.

Нажмите кнопку Add и укажите имя пользователя, группы, компьютера или сервисного аккаунта (gMSA), которому вы хотите предоставить права локального администратора. С помощью кнопки Location вы можете переключать между поиском принципалов в домене или на локальном компьютере.

Также вы можете вывести список пользователей с правами локального администратора компьютера из командной строки:

net localgroup administrators

Или для русской версии Windows:

net localgroup администраторы

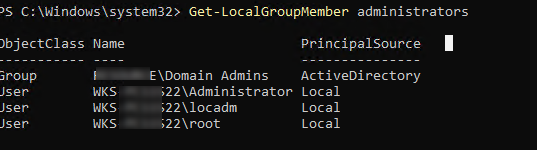

Для получения списка пользователей в локальной группе можно использовать следующую команду PowerShell (используется встроенный модуль LocalAccounts для управления локальными пользователями и группами):

Get-LocalGroupMember administrators

Данная команда показывает класс объекта, которому предоставлены права администратора (ObjectClass = User, Group или Computer) и источник учетной записи или группы (ActiveDirectory, Azure AD или локальные пользователи/группы).

Чтобы добавить доменную группу (или пользователя) spbWksAdmins в локальные администраторы, выполните команду

net localgroup administrators /add spbWksAdmins /domain

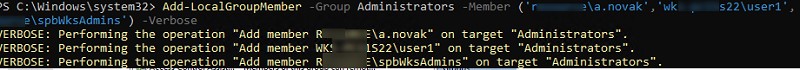

Через PowerShell можно добавить пользователя в администраторы так:

Add-LocalGroupMember -Group Administrators -Member ('winitpro\a.novak', 'winitpro\spbWksAdmins','wks-pc11s22\user1') –Verbose

В этом примере мы добавили в администраторы компьютеры пользователя и группу из домена winitpro и локального пользователя wks-pc11s22\user1.

Можно добавить пользователей в группу администраторов на нескольких компьютерах сразу. В этом случая для доступа к удаленного компьютерам можно использовать командлет Invoke-Command из PowerShell Remoting:

$WKSs = @("wks1","wks2","wks3")

Invoke-Command -ComputerName $WKSs –ScriptBlock { Add-LocalGroupMember -Group Administrators -Member 'winitpro\spbWksAdmins'}

Также вы можете полностью отказаться от предоставления прав администратора для доменных пользователей и групп. Для выполнения разовых задач администрирования на компьютерах (установка программ, настройка системных параметров Windows можно использовать встроенного локального администратора с паролем, хранящимся в AD (реализуется с помощью Local Administrator Password Solution (LAPS)).

В доменной среде Active Directory предоставления прав локального администратора на компьютерах домена лучше использовать возможности групповых политик. Это намного проще, удобнее и безопаснее, чем ручное добавление пользователей в локальную группу администраторов на каждом компьютере. В групповых политиках AD есть два способа управления группой администраторов на компьютерах домена:

- Ограниченные группы (Restricted Groups)

- Управление локальным группами через предпочтения групповых политик (Group Policy Preferences)

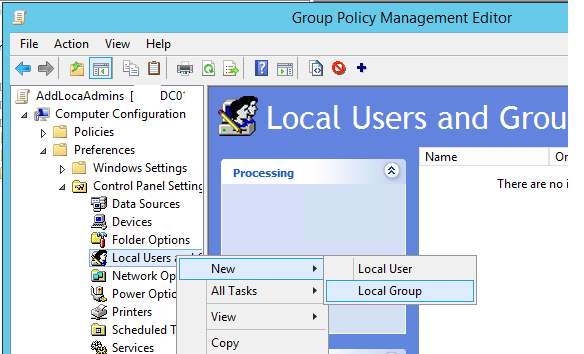

Добавляем пользователей в локальную группу администраторов через Group Policy Preferences

Допустим, вам нужно предоставить группе сотрудников техподдержки и HelpDesk права локального админа на компьютерах в конкретном OU Active Directory. Создайте в домене новую группу безопасности с помощью PowerShell и добавьте в нее учетные записи сотрудников техподдержки:

New-ADGroup "mskWKSAdmins" -path 'OU=Groups,OU=Moscow,DC=winitpro,DC=ru' -GroupScope Global –PassThru

Add-AdGroupMember -Identity mskWKSAdmins -Members user1, user2, user3

Откройте консоль редактирования доменных групповых политик (GPMC.msc), cоздайте новую политику AddLocaAdmins и назначьте ее на OU с компьютерами (в моем примере это ‘OU=Computers,OU=Moscow,dc=winitpro,DC=ru’).

Предпочтения групповых политик (Group Policy Preferences, GPP) предоставляют наиболее гибкий и удобный способ предоставления прав локальных администраторов на компьютерах домена через GPO.

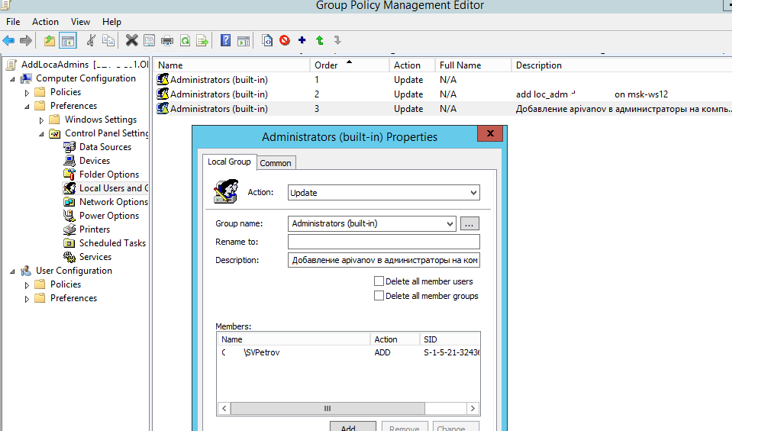

- ткройте созданную ранее политику AddLocaAdmins в режиме редактирования;

- Перейдите в секцию GPO: Computer Configuration –> Preferences –> Control Panel Settings –> Local Users and Groups;

- Щелкните ПКМ по правому окну и добавите новое правило (New -> Local Group);

- В поле Action выберите Update (это важная опция!);

- В выпадающем списке Group Name выберите Administrators (Built-in). Даже если эта группа была переименована на компьютере, настройки будут применены к группе локальных администраторов по ее SID —

S-1-5-32-544

; - Нажмите кнопку Add и укажите группы, которые нужно добавить в локальную группу администраторов (в нашем случае это mskWKSAdmins).

Вы можете удалить из группы администраторов компьютера всех пользователей и группы, добавленных вручную. Для этого включите опции опции “Delete all member users” и “Delete all member groups”. В большинстве случае это целесообразно, т.к. вы гарантируете, что на всех компьютерах права администратора будут только у назначенной доменной группы. Теперь если на компьютере вручную добавить пользователя в группу администраторов, при следующем применении политики он будет автоматически удален.

- Сохраните политику и дождитесь ее применения на клиентах. Чтобы немедленно обновить параметры групповой политики, выполните команду

gpupdate /force - Откройте оснастку lusrmgr.msc на любом компьютере и проверьте членов локальной группы Adminstrators. В группу должна быть добавлена только группа mskWKSAdmins, все остальные пользователи и группы (кроме встроенного администратора Windows) будут удалены.

Если политика не применилась на клиенте, для диагностики воспользуйтесь командой gpresult. Также убедитесь что компьютер находится в OU, на которое нацелена политика, а также проверьте рекомендации из статьи “Почему не применяются политики в домене AD?”.

.

Предоставление прав администратора на конкретном компьютере

Иногда нужно предоставить определенному пользователю права администратора на конкретном компьютере. Например, у вас есть несколько разработчиков, которым периодически необходимы повышенные привилегии для тестирования драйверов, отладки, установки на своих компьютерах. Нецелесообразно добавлять их в группу администраторов рабочих станций с правами на всех компьютерах.

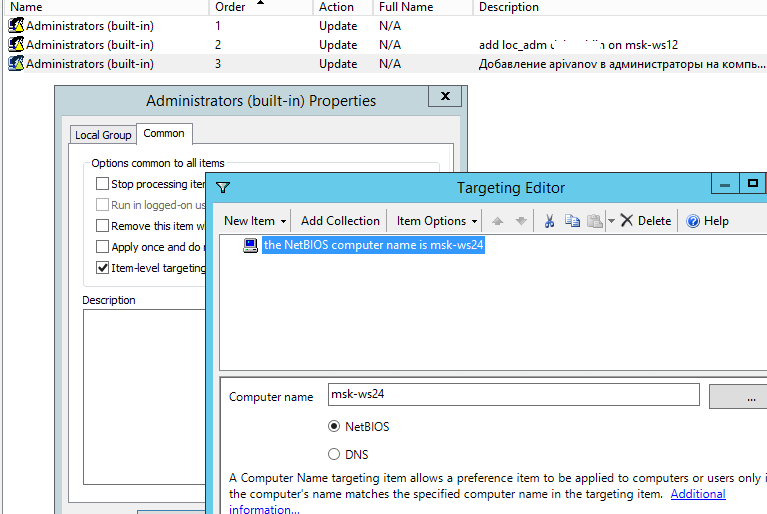

Чтобы предоставить права лок. админа на одном конкретном компьютере можно использовать WMI фильтры GPO или Item-level Targeting.

Прямо в созданной ранее политике AddLocalAdmins в секции предпочтений (Computer Configuration –> Preferences –> Control Panel Settings –> Local Users and Groups) создайте новую запись для группы Administrators со следующими настройками:

- Action: Update

- Group Name: Administrators (Built-in)

- Description: “Добавление apivanov в лок. администраторы на компьютере msk-ws24”

- Members: Add -> apivanov

- На вкладке Common -> Targeting указать правило: “the NETBIOS computer name is msk-ws24”. Т.е. данная политика будет применяться только на указанном здесь компьютере.

Также обратите внимание на порядок применения групп на компьютере – Order. Настройки локальных групп применяются сверху вниз (начиная с политики с Order 1).

Первая политика GPP (с настройками “Delete all member users” и “Delete all member groups” как описано выше), удаляет всех пользователей/группы из группы локальных администраторов и добавляет указанную доменную группу. Затем применится дополнительная политика для конкретного компьютера и добавит в группу вашего пользователя. Если нужно изменить порядок применения членства в группе Администраторы, воспользуйтесь кнопками вверху консоли редактора GPO.

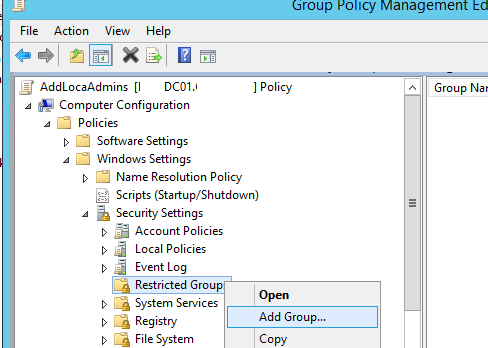

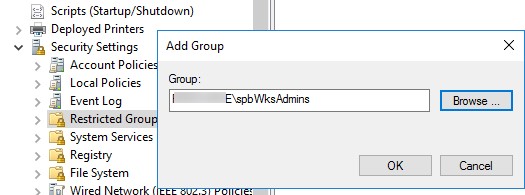

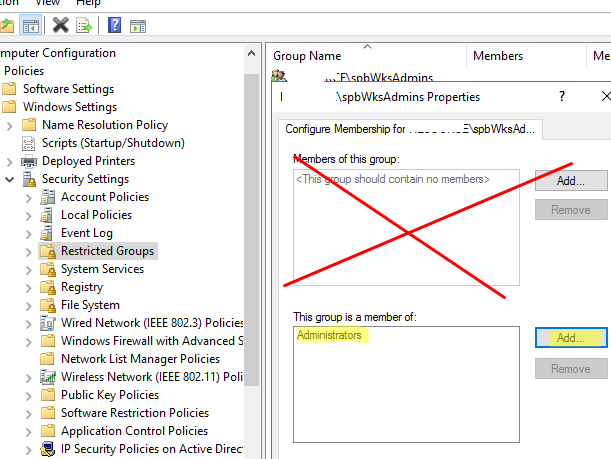

Управление локальными администраторами через Restricted Groups

Политика групп с ограниченным доступом (Restricted Groups) также позволяет добавить доменные группы/пользователей в локальные группы безопасности на компьютерах. Это более старый способ предоставления прав локального администратора и сейчас используется реже (способ менее гибкий, чем способ с Group Policy Preferences).

- Перейдите в режим редактирования политики;

- Разверните секцию Computer Configuration -> Policies -> Security Settings -> Restrictred Groups (Конфигурация компьютера -> Политики -> Параметры безопасности -> Ограниченные группы);

- В контекстном меню выберите Add Group;

- В открывшемся окне укажите Administrators -> Ok;

- В секции “Members of this group” нажмите Add и укажите группу, которую вы хотите добавить в локальные админы;

- Сохраните изменения, примените политику на компьютеры пользователей и проверьте локальную групп Administrators. В ней должна остаться только указанная в политике группа.

Данная политика всегда (!) удаляет всех имеющихся членов в группе локальных администраторов (добавленных вручную, другими политиками или скриптами).

Если вам нужно оставить текущий список группы Administrators и добавить в нее дополнительную группу нужно:

- Создать новый элемент в Restricted Groups и указать в качестве имени группу безопасности AD, которую вы хотите добавить в локальные админы;

- Затем в разделе This group is a member of нужно добавить группу Administrators;

- Обновите настройки GPO на клиенте и убедитесь, что ваша группа была добавлена в локальную группу Administrator. При этом текущие принципалы в локальной группе остаются неторонутыми (не удаляются из группы).

В конце статьи оставлю базовые рекомендации по управлению правами администраторов на компьютерах пользователей AD:

В классических рекомендациях по безопасности Microsoft рекомендуется использовать следующие группы для разделения полномочиями администраторов в домене:

- Domain Admins – администраторы домена, используются только на контроллерах домена;

С точки зрения безопасности привилегированных аккаунтов администраторов не рекомендуется выполнять повседневные задачи администрирования рабочих станций и серверов под учетной записью с правами администратора домена. Такие учётные записи нужно использовать только для задач администрирования AD (добавление новых контроллеров домена, управление репликацией, модификация схемы и т.д.). Большинство задач управления пользователями, компьютерами и политиками в домене можно делегировать для обычных учетных записей администраторов. Не используйте аккаунты из группы Domain Admins для входа на любые рабочие станции и сервера хроме контроллеров домена.

- Server Admins – группа для управления на рядовыми Windows Server домена. Не должна состоять в группе Domain Admins и не должна включаться в группу локальных администраторов на рабочих станциях;

- Workstation Admins – группа только для администрирования компьютеров. Не должна входить или содержать группы Domain Admins и Server Admins;

- Domain Users – обычные учетные записи пользователей для выполнения типовых офисных операций. Не должны иметь прав администратора на серверах или рабочих станциях;

- Не рекомендуется добавлять в администраторы индивидуальные аккаунты пользователей, лучше использовать доменные группы безопасности. В этом случае, чтобы предоставить права администраторов очередному сотруднику тех. поддержки, вам достаточно добавить его в доменную группу (не придется редактировать GPO).