Друзья, в одной из недавних статей сайта мы рассмотрели 5 способов ограничения возможностей пользователей компьютеров, реализуемых за счёт превалирования учётных записей администраторов над стандартными и использования функционала типа «Родительский контроль». В этой статье продолжим тему осуществления контроля пользователей, которым мы вынуждены иногда доверять свои компьютеры, однако не можем быть уверенными в их действиях в силу неосознанности или неопытности. Рассмотрим, какие ещё действия детей и неопытных взрослых можно ограничить в среде Windows. И для этих целей будем использовать штатный инструмент локальной групповой политики, доступный в редакциях Windows, начиная с Pro.

{banner_google1}

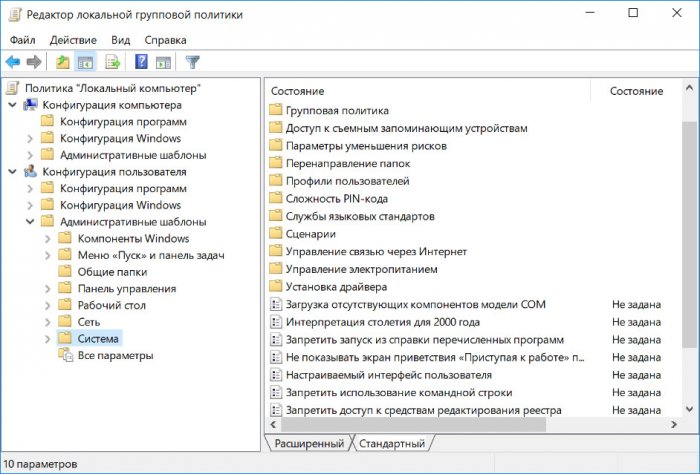

Групповая политика – это инструмент, с помощью которого можно гибко настроить работу Windows. Управление этим функционалом осуществляется посредством редактора gpedit.msc. Для быстрого запуска его название можно ввести в поле внутрисистемного поиска или команды «Выполнить». Редактор содержит две основных ветки параметров:

• «Конфигурация компьютера», где содержатся параметры для всего компьютера, то есть для всех его пользователей;

• «Конфигурация пользователя» – каталог, содержащий параметры отдельных пользователей компьютера.

Внесение изменений непосредственно в окне редактора будет иметь силу для всех учётных записей. Если, например, заблокировать запуск каких-то программ, эта блокировка будет применена и для администратора, и для стандартных пользователей. Если на компьютере проводится работа с единственной учётной записи администратора, можно сразу приступать к рассмотрению конкретных параметров, которые приводятся в последнем разделе статьи. Но если у других членов семьи есть свои учётные записи, при этом ограничения не должны касаться администратора, потребуется ещё кое-что настроить.

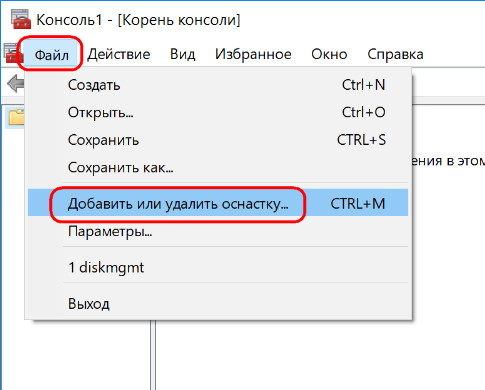

Как сделать так, чтобы с помощью локальной групповой политики можно было вносить изменения только для отдельных учётных записей? Возможность управления этим инструментом системы в части применения изменений не для всех, а лишь для выбранных пользователей компьютера, появится, если редактор добавить в качестве оснастки консоли ММС. С помощью внутрисистемного поисковика или команды «Выполнить» запускаем штатную утилиту mmc.exe. В меню «Файл» консоли выбираем «Добавить или удалить оснастку».

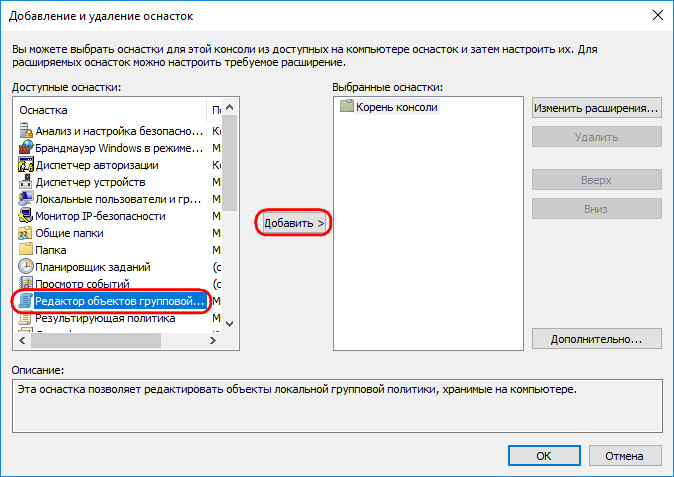

В колонке справа выбираем «Редактор объектов групповой политики», жмём посередине «Добавить».

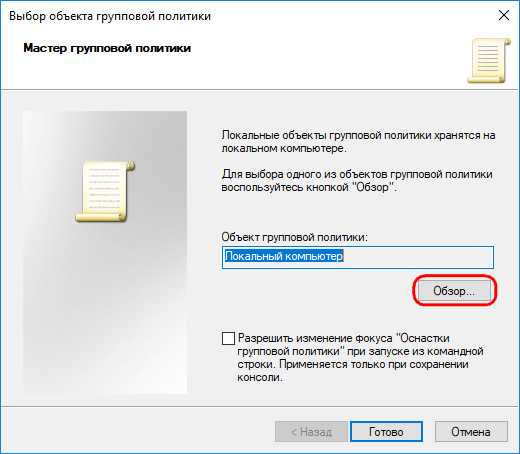

Теперь – «Обзор».

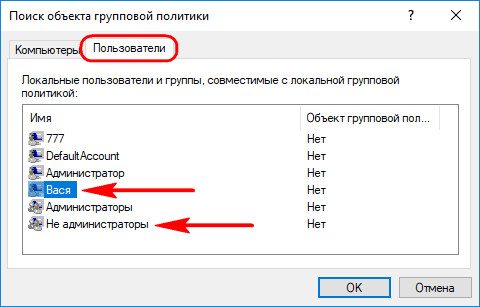

И добавляем пользователей. Выбираем:

• либо «Не администраторы», если нужно, чтобы настройки применялись ко всем имеющимся в системе учётным записям типа «Стандартный пользователь»;

• либо конкретного пользователя.

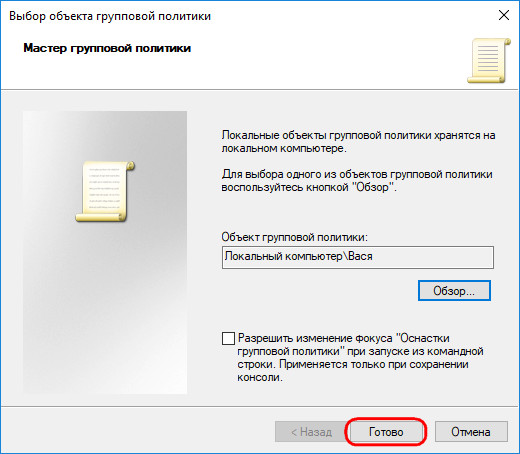

Готово.

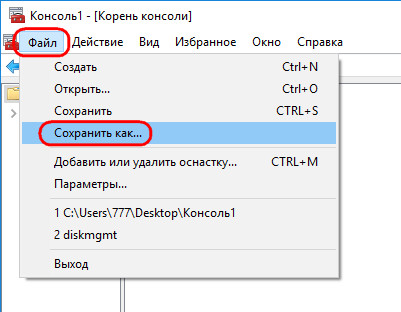

Жмём «Ок» в окошке добавления оснасток, затем в меню «Файл» выбираем «Сохранить как».

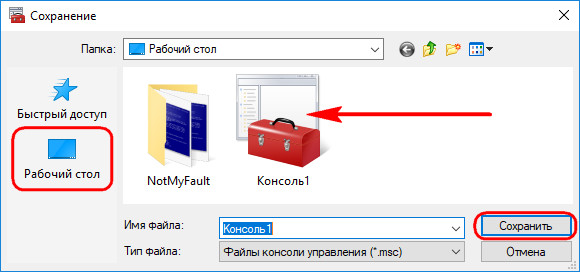

Задаём файлу консоли имя, указываем какой-нибудь удобный путь сохранения, скажем, на рабочем столе, и сохраняем.

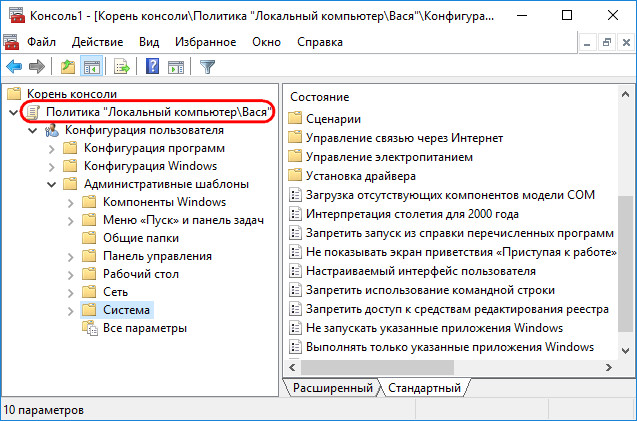

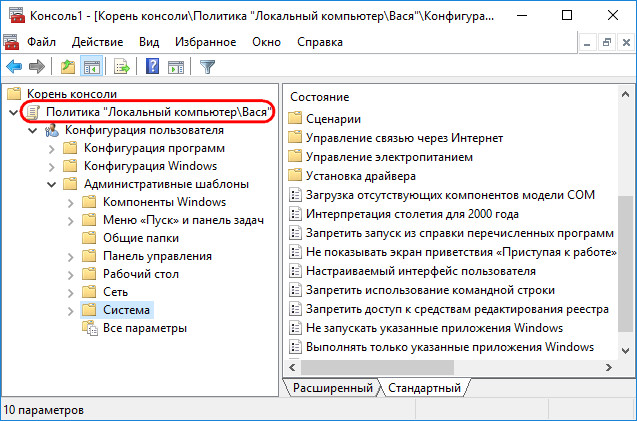

Итак, мы создали оснастку редактора групповой политики для отдельного пользователя. Это, по сути, тот же редактор, что и gpedit.msc, но ограниченный наличием только единственной ветки «Конфигурация пользователя». В этой ветке и будем работать с параметрами групповой политики.

Сохранённый файл консоли нужно будет запускать каждый раз при необходимости изменить параметры групповой политики для отдельных учётных записей.

Редактор групповой политики содержит массу параметров, которые вы, друзья, можете самостоятельно исследовать и решить, какие из них необходимо применять в вашем конкретном случае. Я же сделал небольшую подборку запретов в среде Windows 10 на своё усмотрение. Все они будут касаться только подконтрольного пользователя. И, соответственно, изменения будут вноситься в ветку редактора «Конфигурация пользователя».

Итак, если нужно внести ограничения для всех, кто пользуется компьютером, запускаем редактор gpedit.msc. А если нужно урезать возможности отдельных людей, но чтобы это не касалось администратора, запускаем созданный файл консоли и работаем с редактором внутри неё.

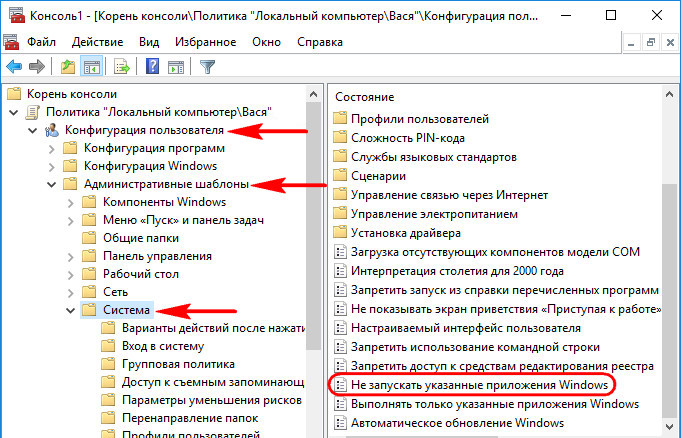

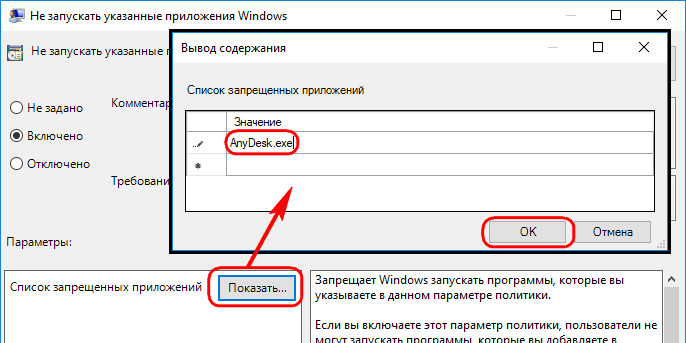

Если кого-то нужно ограничить в работе с отдельными программами или играми, следуем по пути:

Административные шаблоны — Система

Выбираем параметр «Не запускать указанные приложения Windows».

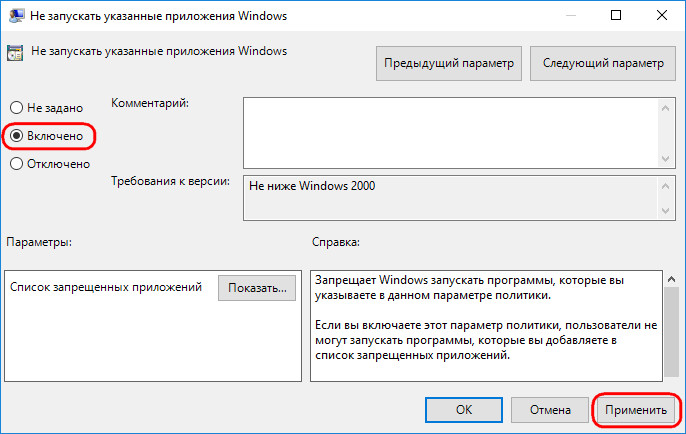

Включаем его, жмём «Применить».

Появится список запрещённых приложений. Кликаем «Показать» и в графы появившегося окошка поочерёдно выписываем десктопные программы и игры, запуск которых будет заблокирован. Вписываем их полное имя с расширением по типу:

AnyDesk.exe

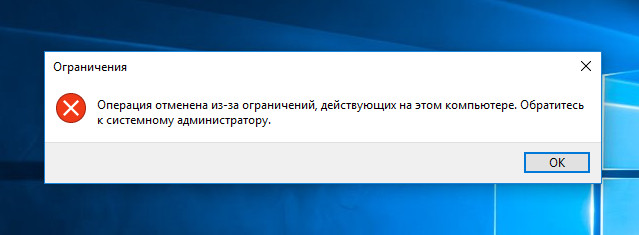

После чего снова жмём «Применить» в окне параметра. Теперь подконтрольный пользователь вместо запуска программы или игры увидит только вот это.

По такому же принципу можно сформировать перечень только разрешённых для запуска программ и игр, выбрав параметр в этой же ветке ниже «Выполнять только указанные приложения Windows». И тогда для пользователя будет блокироваться всё, что не разрешено этим перечнем.

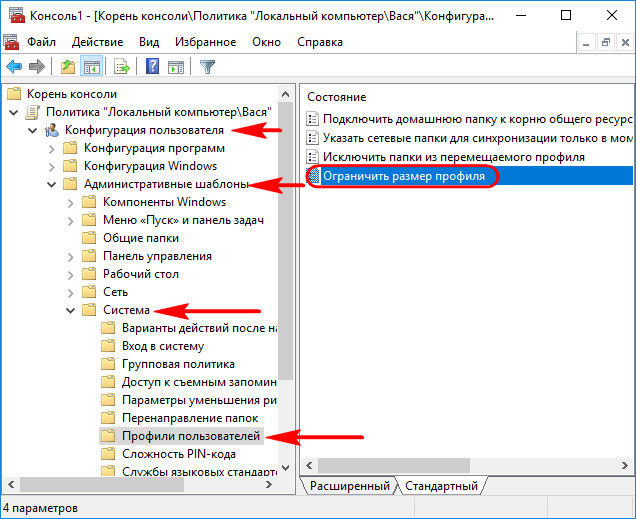

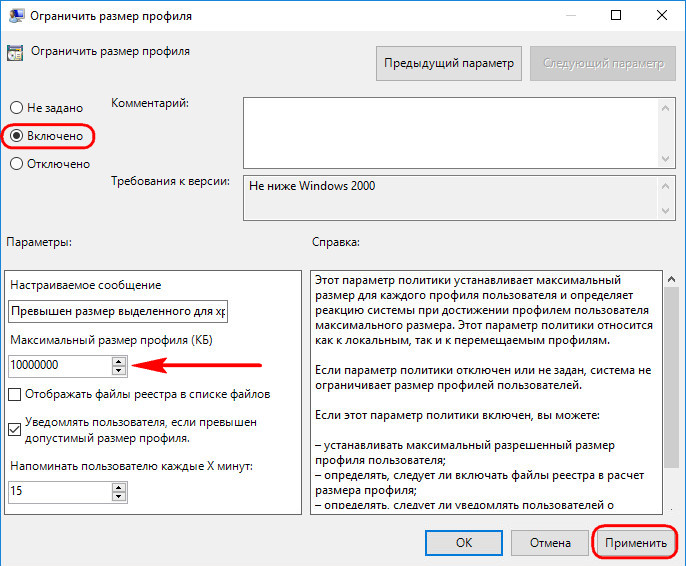

Пыл любителей скачивать с Интернета что попало и захламлять раздел (C:\) можно поубавить, если ограничить профиль таких пользователей в размере. Идём по пути:

Административные шаблоны – Система – Профили пользователей

Выбираем параметр «Ограничить размер профиля».

Включаем, устанавливаем максимальный размер профиля в кБ, при желании можем отредактировать сообщение о превышении лимита пространства профиля и выставить свой интервал появления этого сообщения. Применяем.

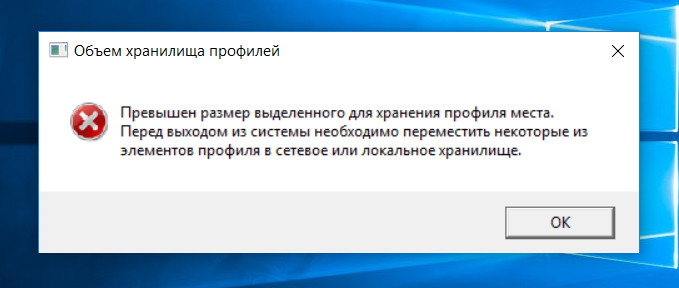

При достижении указанного лимита система будет выдавать соответствующее сообщение.

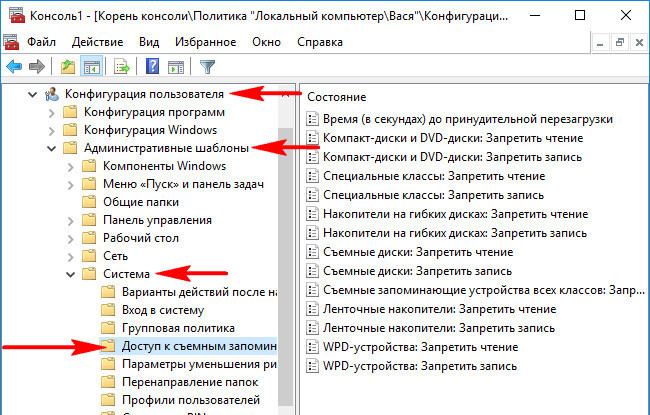

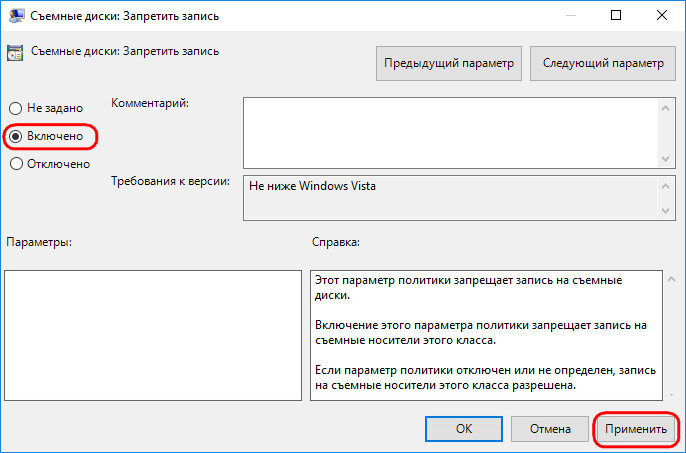

Отключение возможности записи на съёмные носители – это мера предосторожности скорее для серьёзных организаций, бдящих о сохранении коммерческой тайны. Таким образом на компьютерах сотрудников блокируется возможность переноса на флешки или прочие носители важных данных. Но в семьях бывают разные ситуации. Так что если потребуется, для отдельных людей можно отключить работу с подключаемыми носителями – и чтение, и запись. Делается это по пути:

Административные шаблоны – Система – Доступ к съёмным запоминающим устройствам.

Чтобы, например, кто-то из близких не перенёс на съёмный носитель (любого типа) хранящуюся на компьютере ценную информацию, выбираем параметр «Съёмные диски: Запретить запись». Включаем, применяем.

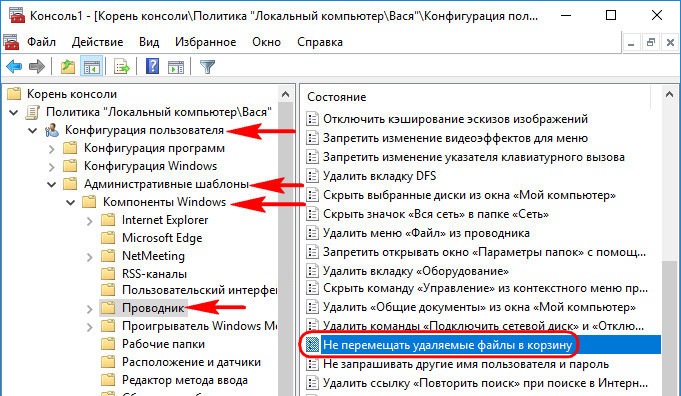

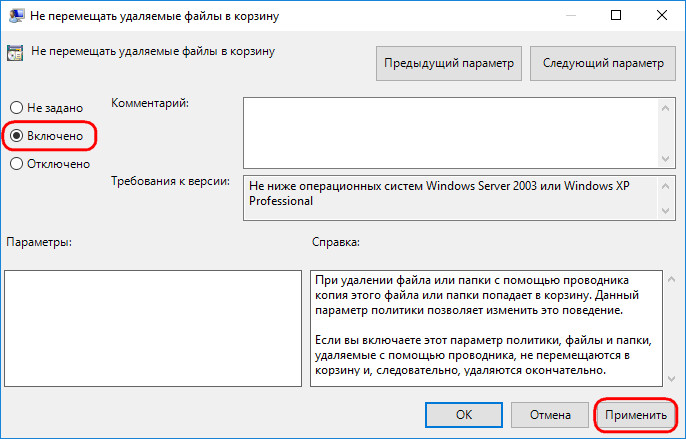

При частом захламлении диска (C:\) учётные записи активно участвующих в этом процессе пользователей можно настроить так, чтобы их файлы удалялись полностью, минуя корзину. Это делается по пути:

Административные шаблоны – Компоненты Windows – Проводник

Отрываем параметр «Не перемещать удаляемые файлы в корзину».

Включаем, применяем.

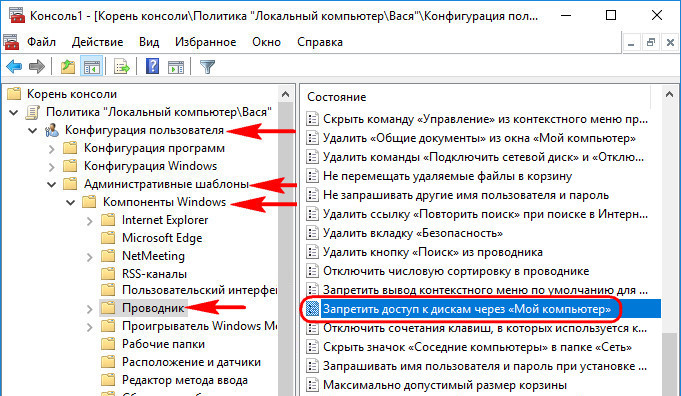

Ограничить доступ других пользователей к отдельным дискам компьютера можно разными методами. Например, путём установки запрета доступа в свойствах диска или посредством функционала шифрования, в частности, штатного BitLocker. Но есть и способ с помощью групповой политики. Правда, работает он только для штатного проводника. Идём по пути:

Административные шаблоны – Компоненты Windows – Проводник

Открываем параметр «Запретить доступ к дискам через «Мой компьютер».

Включаем, применяем. Появится окошко выбора дисков компьютера. Выбираем нужный вариант и применяем настройки.

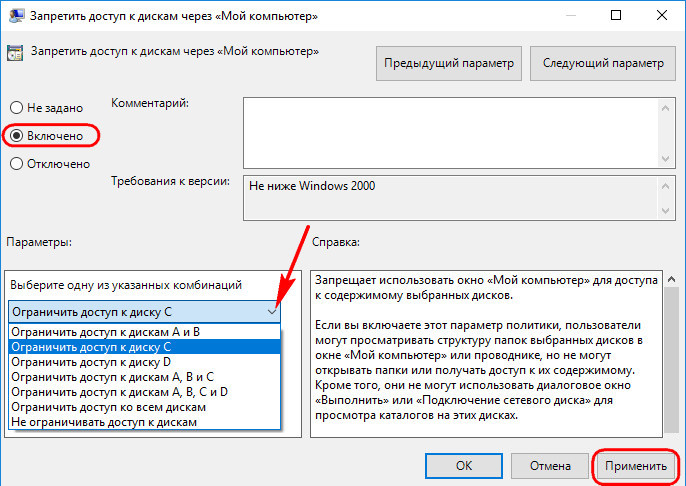

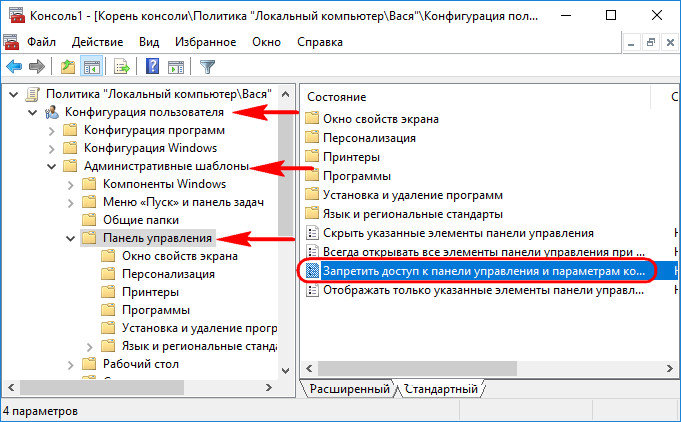

Стандартные учётные записи в любом случае ограничены UAC, и с них невозможно без пароля администратора вносить какие-то серьёзные настройки в систему. Но при необходимости для стандартных пользователей можно и вовсе запретить запуск панели управления и приложения «Параметры». Чтобы не могли менять даже и то, на что не требуется разрешение администратора. Идём по пути:

Административные шаблоны – Компоненты Windows – Проводник

Запускаем параметр «Запретить доступ к панели управления и параметрам компьютера».

Включаем, применяем.

Создаем CLI приложение на Python с Prompt Toolkit

py-thonny 13.05.2025

Современные командные интерфейсы давно перестали быть черно-белыми текстовыми программами, которые многие помнят по старым операционным системам. CLI сегодня – это мощные, интуитивные и даже. . .

Конвейеры ETL с Apache Airflow и Python

AI_Generated 13.05.2025

ETL-конвейеры – это набор процессов, отвечающих за извлечение данных из различных источников (Extract), их преобразование в нужный формат (Transform) и загрузку в целевое хранилище (Load). . . .

Выполнение асинхронных задач в Python с asyncio

py-thonny 12.05.2025

Современный мир программирования похож на оживлённый мегаполис – тысячи процессов одновременно требуют внимания, ресурсов и времени. В этих джунглях операций возникают ситуации, когда программа. . .

Работа с gRPC сервисами на C#

UnmanagedCoder 12.05.2025

gRPC (Google Remote Procedure Call) — открытый высокопроизводительный RPC-фреймворк, изначально разработанный компанией Google. Он отличается от традиционых REST-сервисов как минимум тем, что. . .

CQRS (Command Query Responsibility Segregation) на Java

Javaican 12.05.2025

CQRS — Command Query Responsibility Segregation, или разделение ответственности команд и запросов. Суть этого архитектурного паттерна проста: операции чтения данных (запросы) отделяются от операций. . .

Шаблоны и приёмы реализации DDD на C#

stackOverflow 12.05.2025

Когда я впервые погрузился в мир Domain-Driven Design, мне показалось, что это очередная модная методология, которая скоро канет в лету. Однако годы практики убедили меня в обратном. DDD — не просто. . .

Исследование рантаймов контейнеров Docker, containerd и rkt

Mr. Docker 11.05.2025

Когда мы говорим о контейнерных рантаймах, мы обсуждаем программные компоненты, отвечающие за исполнение контейнеризованных приложений. Это тот слой, который берет образ контейнера и превращает его в. . .

Micronaut и GraalVM — будущее микросервисов на Java?

Javaican 11.05.2025

Облачные вычисления безжалостно обнажили ахиллесову пяту Java — прожорливость к ресурсам и медлительный старт приложений. Традиционные фреймворки, годами радовавшие корпоративных разработчиков своей. . .

Инфраструктура как код на C#

stackOverflow 11.05.2025

IaC — это управление и развертывание инфраструктуры через машиночитаемые файлы определений, а не через физическую настройку оборудования или интерактивные инструменты. Представьте: все ваши серверы,. . .

Инъекция зависимостей в ASP.NET Core — Практический подход

UnmanagedCoder 11.05.2025

Инъекция зависимостей (Dependency Injection, DI) — это техника программирования, которая кардинально меняет подход к управлению зависимостями в приложениях. Представьте модульный дом, где каждая. . .

Как получить права администратора в Windows 7

Операционная система Windows 7 предоставляет большой набор настроек для персонализации рабочего пространства и упрощения работы с ним. Однако далеко не все пользователи имеют достаточные права доступа, чтобы их редактировать. С целью обеспечения безопасности работы за компьютером в ОС семейства Windows существует четкое разграничение типов учетных записей. По умолчанию предлагается создавать учетки с обычными правами доступа, но что делать, если на компьютере нужен еще один администратор?

Делать это нужно только в том случае, если вы точно уверены, что другому пользователю можно доверить контроль за системными ресурсами и он ничего не «сломает». Из соображений безопасности желательно произведенные изменения после необходимых действий вернуть обратно, оставив на машине только одного пользователя с высокими правами.

Как сделать любого пользователя администратором

Учетная запись, которая создается в самом начале при установке операционной системы, уже обладает такими правами, понизить их приоритет невозможно. Именно эта учетная запись далее и будет распоряжаться уровнями доступа для остальных пользователей. Исходя из вышесказанного, делаем вывод, что для воспроизведения нижеописанной инструкции текущий уровень пользователя должен позволять провести изменения, то есть, обладать правами администратора. Действие выполняется с помощью встроенных возможностей операционной системы, использование стороннего софта не потребуется.

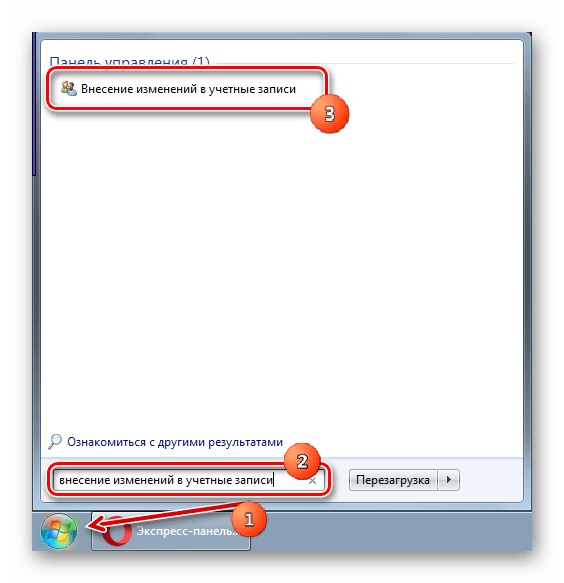

- В левом нижнем углу нужно нажать на кнопку «Пуск» левой кнопкой мыши один раз. Внизу открывшегося окошка находится строка поиска, туда необходимо ввести фразу «Внесение изменений в учетные записи» (можно скопировать и вставить). Выше отобразится единственный вариант, на него нужно нажать один раз.

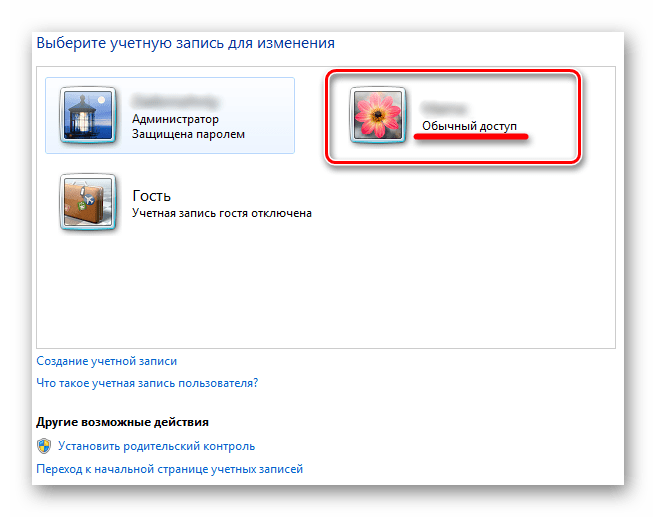

- После выбора предложенного варианта меню «Пуск» закроется, откроется новое окно, в котором будут отображены все пользователи, которые в данный момент существуют в этой операционной системе. Первая — это учетная запись владельца ПК, ее тип переназначить невозможно, но это можно сделать со всеми остальными. Найдите ту, которую нужно изменить и нажмите на нее один раз.

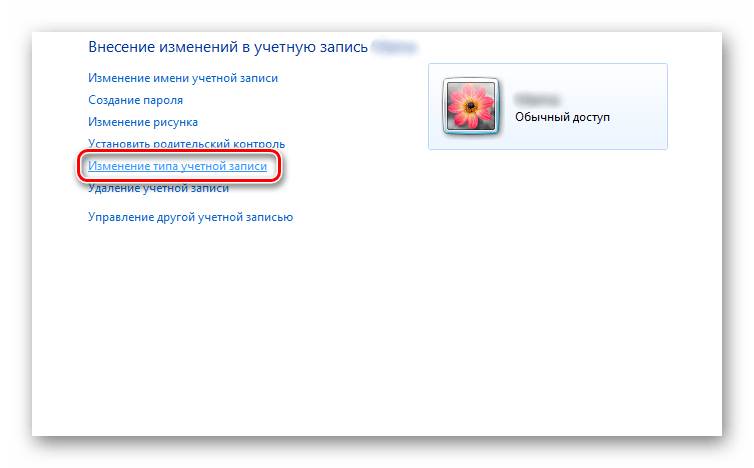

- После выбора пользователя откроется меню редактирования данной учетной записи. Нас интересует конкретный пункт «Изменение типа учетной записи». Находим его в нижней части списка и нажимаем на нем один раз.

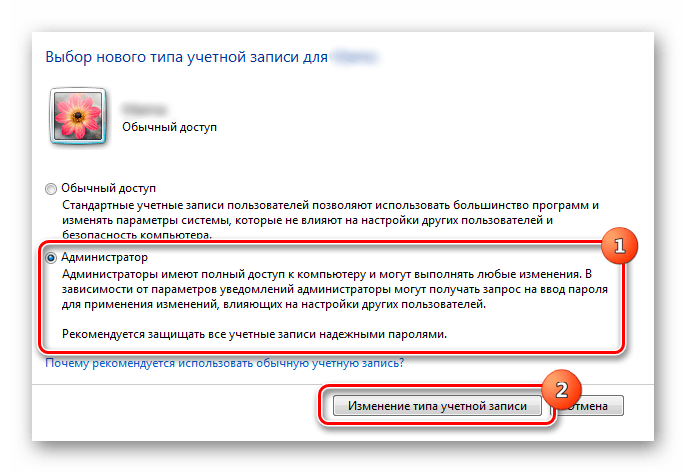

- После нажатия откроется интерфейс, позволяющий изменить тип учетной записи пользователя Windows 7. Переключатель очень прост, в нем всего два пункта — «Обычный доступ» (по-умолчания для создаваемых пользователей) и «Администратор». При открытии окна переключатель уже будет стоять новом параметре, поэтому останется только подтвердить выбор.

Теперь отредактированная учетная запись обладает теми же правами доступа, что и обычный администратор. При изменении системных ресурсов Windows 7 остальным пользователям при условии выполнения вышеуказанной инструкции не потребуется ввода пароля администратора системы.

Во избежание нарушения работоспособности операционной системы в случае попадания на компьютер вредоносного программного обеспечения рекомендуется защищать учетные записи администратора надежными паролями, а также тщательно отбирать пользователей, у которых есть повышенные права. Если присвоение уровня доступа требовалось для однократной операции, рекомендуется вернуть тип учетной записи обратно по завершению работы.

Наша группа в TelegramПолезные советы и помощь

Имеется у нас на предприятии один компьютер, предназначенный для одной единственной цели — трансляции изображения с видеокамер посредством программного комплекса Smart PSS.

Задачи следующие:

— полное закрытие прав доступа к средствам ОС кроме вышеупомянутой Smart PSS, и пары других избранных программ.

— настройка постоянного удаленного доступа; требуется кроссплатформенный клиент, поддерживающий Windows, Android, и совсем не обязательно, но все же желательно — Mac OS.

На компьютере установлена Windows 7 Ultimate, и для решения данных задач я планировал предпринять следующие действия: для ограничения прав пользователя я планировал создать профиль, ограниченный посредством «родительского контроля», а для удаленного доступа я планировал использовать TeamViewer Host — данные решения наиболее простые из известных мне, !НО:

— Во первых, я очень плохо знаком с темой ограничения прав пользователя, поэтому решение посредством использования «родительского контроля» вызывает у меня некоторые сомнения.

— Во вторых, меня очень смущает тот факт, что оператор настраиваемого компьютера в любой момент может получить доступ к настройкам TeamViewer Host. В интерфейсе программы я так и не нашел пунктов наподобии «включить пароль для программы», и «скрыть из системного трея».

До этого на данном компьютере администраторы ограничивали доступ к системе, но с помощью совершенно непонятных для меня программных костылей с какого-то пиратского Live CD. Профиль тогда действительно был заблокирован, но для каких-либо, даже самых маленьких действий, нужно было заходить в админский профиль, и проводить манипуляции там, что совершенно неудобно, особенно, если учитывать то, что профиль этот вводился вручную, и сделать это удаленно было невозможно, по крайней мере с помощью того же TeamViewer точно.

В общем резюмирую: нужно полностью ограничить права доступа хоста, при этом оставить админский доступ для удаленно подключаемого клиента — желательно без необходимости переключения профилей. Также нужно ограничить права доступа у хоста к программе TeamViewer Host, дабы он не мог поменять в ней настройки — если такой возможности нет, то нужна более подходящая альтернатива.

В общем, надеюсь, как всегда, на вашу квалифицированную помощь. Всем заранее спасибо.

Создание пользователя с ограниченными правами windows 7

Настройка и использование учетных записей пользователей

В операционной системе Windows 7 учетная запись пользователя – это набор сведений, определяющих, к каким папкам и файлам пользователь имеет доступ, и какие изменения могут вноситься пользователем в работу компьютера. Кроме этого, учетная запись хранит персональные настройки пользователя – например, фон рабочего стола и экранная заставка. Применение учетных записей позволяет нескольким пользователям работать на одном компьютере с использованием собственных файлов и параметров. Доступ к учетной записи осуществляется при загрузке операционной системы путем ввода имени пользователя и пароля.

Виды учетных записей

Механизм учетных записей пользователей предназначен для решения следующих задач:

• Разграничение прав пользователей на доступ к информации;

• Индивидуальная настройка пользовательского интерфейса и элементов рабочего стола для каждого пользователя данного компьютера;

• Защита параметров настройки компьютера и конфиденциальной информации;

• Быстрое переключение между разными пользователями без закрытия работающих программ и приложений.

Все учетные записи в зависимости от своих функциональных возможностей разделяются на три типа: администратор компьютера, ограниченная учетная запись и гостевая учетная запись. Пользователь с ограниченной учетной записью может выполнять операции со своим паролем (создание, изменение, удаление), изменять рисунок своей учетной записи, параметры настройки рабочего стола, а также просматривать файлы. Учетная запись администратора позволяет выполнять следующие операции:

• Создание, удаление и редактирование учетных записей пользователей (в том числе и собственной учетной записи);

• Операции со своим паролем (создание, редактирование, удаление);

• Установка и удаление программ и оборудования, редактирование их параметров и свойств;

• Чтение всех общих файлов;

• Внесение изменений в конфигурацию на уровне системы.

Что касается гостевой записи, то она формируется автоматически в процессе установки системы, и предназначена для сторонних пользователей, не имеющих на данном компьютере собственных учетных записей. Под учетной записью гостя нет доступа к файлам, папкам, параметрам и приложениям, которые защищены паролем. С помощью соответствующих ссылок можно включать и отключать учетную запись гостя (в первом случае сторонние пользователи смогут войти в систему, во втором – нет).

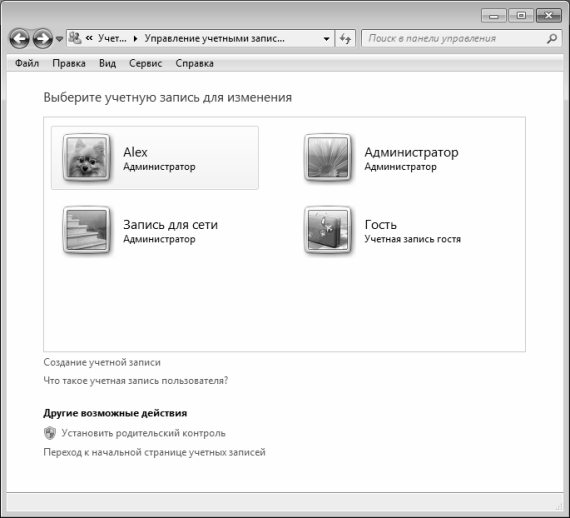

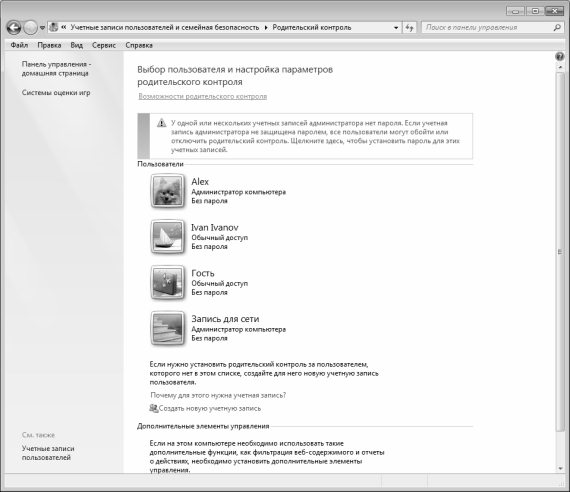

Для перехода в режим настройки и редактирования учетных записей необходимо в панели управления выбрать категорию Учетные записи пользователей, и в этой категории щелкнуть на ссылке Добавление и изменение учетных записей пользователей. В результате на экране откроется окно, изображенное на рис. 5.1.

Рис. 5.1. Учетные записи в системе Windows 7

В данном окне содержится перечень созданных ранее учетных записей, а также меню Выберите задание. Вы можете самостоятельно создавать новые и редактировать имеющиеся записи, а также удалять их. Далее мы рассмотрим каждый из этих режимов.

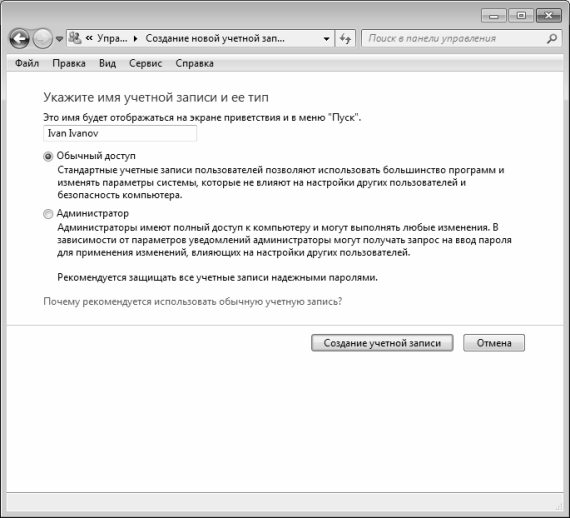

Ввод новой учетной записи

Чтобы создать новую учетную запись, щелкните мышью на ссылке Создание учетной записи – при этом на экране отобразится окно, показанное на рис. 5.2.

Рис. 5.2. Создание учетной записи

В данном окне необходимо с клавиатуры ввести имя создаваемой учетной записи. В качестве имени можно использовать любое слово, произвольный набор символов и т. д. Например, на рис. 5.83 созданным учетным записям присвоены имена Alex, Запись для сети, Администратор и Гость.

После этого с помощью соответствующего переключателя необходимо выбрать тип создаваемой учетной записи; возможные значения – Обычный доступ и Администратор (функциональные различия между типами учетных записей пользователей приведены выше).

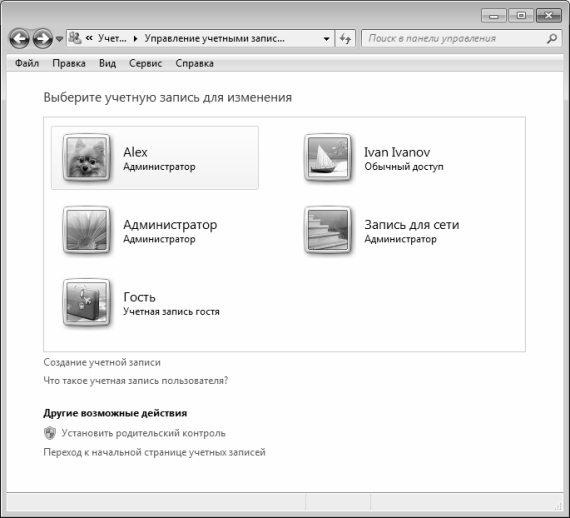

Завершается процесс создания учетной записи пользователя нажатием кнопки Создание учетной записи – после этого новая учетная запись отобразится в списке учетных записей (рис. 5.3). Кнопка Отмена предназначена для выхода из данного режима без сохранения изменений.

Рис. 5.3. Новая учетная запись в списке

Имеющиеся учетные записи можно редактировать и удалять. О том, как это делается, рассказывается в следующем разделе.

Редактирование и удаление учетных записей

Для перехода в режим редактирования учетной записи необходимо щелкнуть мышью на ее значке. В результате в открывшемся окне будет выдан запрос на выполнение дальнейших действий; для выбора необходимо щелкнуть на одной из следующих ссылок:

• Изменение имени учетной записи;

• Установить родительский контроль;

• Изменение типа учетной записи;

• Удаление учетной записи.

Если для выбранной учетной записи пароль был задан ранее, то вместо ссылки Создание пароля в списке будут присутствовать ссылки Изменение пароля и Удаление пароля.

При щелчке на ссылке Изменение имени учетной записи на экране откроется окно, похожее на окно, изображенное на рис. 5.2. Разница заключается в том, что в нем будет отсутствовать переключатель выбора типа учетной записи, а вместо кнопки Создание учетной записи находится кнопка Переименовать.

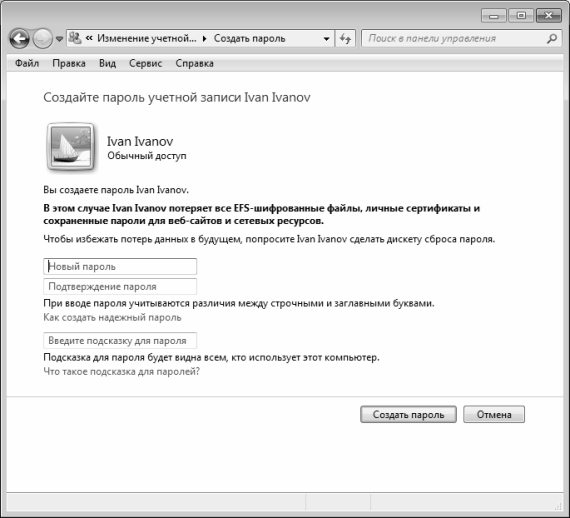

При выборе ссылки Создание пароля на экране откроется окно, которое показано на рис. 5.4.

Рис. 5.4. Ввод пароля для учетной записи

В данном окне с клавиатуры следует ввести пароль учетной записи пользователя. Пароль вводится дважды, с целью исключения ошибки при вводе пароля. В поле, расположенном внизу окна, рекомендуется с клавиатуры ввести краткую подсказку о пароле. Следует учитывать, что эта подсказка будет видна всем пользователям компьютера, поэтому важно, чтобы связь между паролем и подсказкой напрямую не просматривалась.

Не стоит забывать, что при вводе пароля учитывается регистр символов (состояние клавиши Caps Lock).

Процесс создания пароля завершается нажатием кнопки Создать пароль. С помощью кнопки Отмена осуществляется выход из данного режима без сохранения изменений.

Если в дальнейшем потребуется изменить пароль, то необходимо воспользоваться ссылкой Изменение пароля. Порядок действий при смене пароля такой же, как и при его создании.

Чтобы удалить пароль, следует воспользоваться ссылкой Удаление пароля. При этом на экране откроется окно, которое будет содержать предупреждение о возможных последствиях этого шага и кнопка Удалить пароль, при нажатии на которую пароль данной учетной записи будет удален.

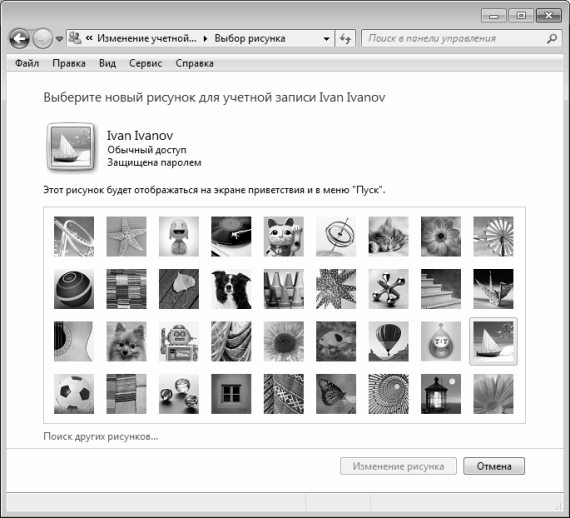

С помощью ссылки Изменение рисунка можно заменить рисунок учетной записи (каждая учетная запись оформляется изображением, см. рис. 5.3). Это изображение показывается в окне приветствия при входе в систему. При щелчке мышью на этой ссылке отображается окно, которое показано на рис. 5.5.

Рис. 5.5. Изменение рисунка, используемого для оформления учетной записи

Слева вверху окна показан текущий рисунок учетной записи. Чтобы его заменить, необходимо установить курсор на требуемое изображение (перечень изображений содержится в центральной части окна) и нажать кнопку Изменение рисунка. Если в списке нет нужного рисунка, то следует воспользоваться ссылкой Поиск других рисунков – при щелчке на ней мышью на экране откроется окно, в котором по обычным правилам Windows указывается путь к файлу требуемого изображения.

Чтобы изменить тип учетной записи пользователя, следует воспользоваться ссылкой Изменение типа учетной записи. При щелчке мышью на этой ссылке на экране откроется окно, в котором нужно с помощью переключателя указать тип учетной записи и нажать кнопку Изменение типа учетной записи.

Чтобы удалить учетную запись, следует воспользоваться ссылкой Удаление учетной записи. При этом необходимо учитывать, что невозможно удаление той учетной записи, под которой в данный момент работает система (в этом случае ссылка Удаление учетной записи отсутствует). При щелчке мышью на этой ссылке на экране откроется окно, в котором система предложит сохранить содержимое рабочего стола и некоторых системных папок (Документы, Избранное, Видео и др.) в новой папке, которая будет называться по имени удаляемой учетной записи и располагаться на рабочем столе. При нажатии в данном окне кнопки Сохранение файлов учетная запись будет удалена, а эти данные – сохранены. Если же в данном окне нажать кнопку Удалить файлы, то одновременно с удалением учетной записи будут удалены и эти данные. С помощью кнопки Отмена осуществляется выход из данного режима без удаления учетной записи.

Что касается ссылки Родительский контроль, то она предназначена для перехода в режим настройки и включения функции родительского контроля для данной записи. О том, как работать в данном режиме, будет рассказано далее.

В любой семье, где есть несовершеннолетние дети, рано или поздно возникает проблема ограничения доступа ребенка к компьютеру. Не секрет, что в последние годы серьезно обострилась проблема компьютерной зависимости детей и подростков. Над этой проблемой работают психологи, педагоги и другие специалисты, и все они отмечают: компьютерная зависимость – это болезнь. Причем она влечет за собой возникновение еще целого ряда расстройств, которые в общем случае можно разделить на две категории: психические и физические.

Среди психических расстройств среди детей и подростков, возникновение которых обусловлено компьютерной зависимостью, можно отметить следующие:

• отсутствие интереса к «живому» общению и, напротив – чрезмерное увлечение виртуальным общением (электронная почта, чаты, и т. п.);

• неумение на словах выразить свои мысли;

• явное снижение интереса к окружающей действительности, стремление в любую свободную минуту сесть за компьютер;

• утомляемость, снижение успеваемости в школе, неумение сосредоточиться;

Что касается физических расстройств у детей, страдающих компьютерной зависимостью, то среди них в первую очередь можно выделить:

• ухудшение зрения (несмотря на то, что жидкокристаллические мониторы считаются почти безвредными, глаза при работе за компьютером в любом случае находятся в напряжении, особенно при увлечении различными играми, «стрелялками», и т. п., не говоря уже об ЭЛТ – мониторах);

• изменение осанки вплоть до искривления позвоночника;

• проблемы в области таза.

Но любое заболевание, как известно, легче предупредить, чем излечить. В данном разделе мы расскажем о том, как с помощью реализованной в Windows 7 функции родительского контроля ограничить использование ребенком компьютера (это касается как времени работы за компьютером, так и доступа к тем или иным приложениям и материалам).

Родительский контроль позволяет регулировать использование компьютера детьми. В частности, можно определить промежутки времени, на протяжении которых дети могут работать за компьютером, а также установить, какими играми и приложениями они могут пользоваться.

Если ребенок попытается запустить запрещенную игру или открыть запрещенную программу, то на экране отобразится информационное сообщение о том, что данное приложение заблокировано. В данном случае ребенок с помощью соответствующей ссылки может запросить разрешение на доступ к приложению, и вы можете предоставить этот доступ, указав свои учетные данные.

Чтобы включить родительский контроль, следует войти в систему с правами администратора. Учетные записи, к которым будет применен родительский контроль, должны иметь тип Обычный доступ (см. рис. 5.2), поскольку механизм родительского контроля распространяется только на такие учетные записи.

Чтобы перейти в режим настройки и включения родительского контроля, нужно в окне списка учетных записей (см. рис. 5.3) щелкнуть мышью на ссылке Родительский контроль. В результате окно примет вид, как показано на рис. 5.6.

Рис. 5.6. Выбор учетной записи для включения родительского контроля

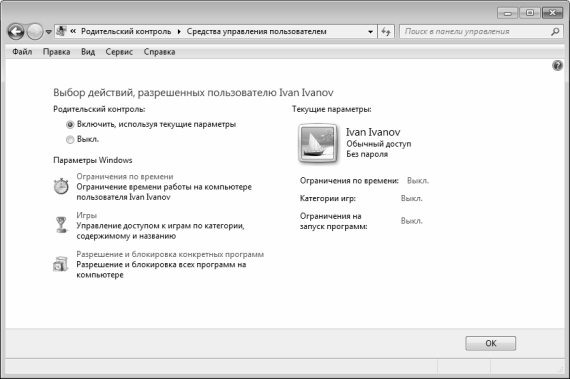

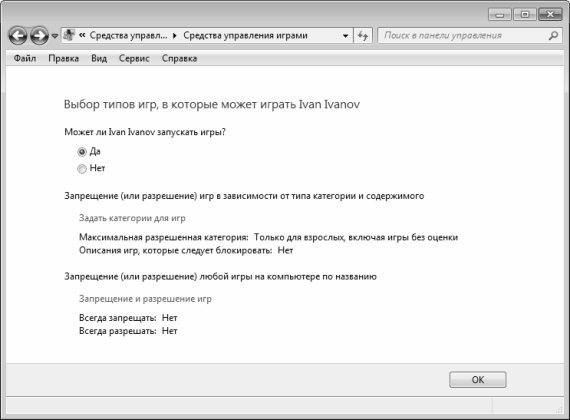

В данном окне нужно щелчком мыши выбрать учетную запись, для которой будет включен родительский контроль. В результате будет выполнен переход в режим включения родительского контроля (рис. 5.7).

Рис. 5.7. Режим включения родительского контроля

По умолчанию для всех учетных записей родительский контроль выключен, что неудивительно – все же система рассчитана в первую очередь на взрослых пользователей. Чтобы включить функцию родительского контроля, установите переключатель Родительский контроль в положение Включить, используя текущие параметры.

В принципе, после этого можно нажать кнопку ОК – и функция родительского контроля заработает. Но при этом будут использованы ее параметры, которые предлагаются в системе по умолчанию. Отметим, что эти параметры не всегда являются оптимальными: например, одни родители хотят ограничить только время нахождения ребенка за компьютером, другие – запретить ему пользоваться играми, третьи – и то, и другое, и т. д. Кроме этого, вы можете самостоятельно определить конкретный перечень приложений или категорий игр, доступ к которому вы хотите запретить своему ребенку.

Настройка каждого режима родительского контроля (ограничения по времени, ограничения игр и ограничение приложений) выполняется отдельно.

Настройка ограничения времени работы за компьютером

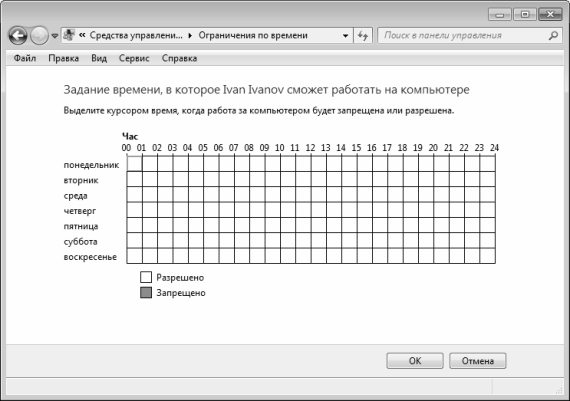

Чтобы ограничить время нахождения ребенка за компьютером, щелкните на ссылке Ограничение по времени (см. рис. 5.7). В результате на экране отобразится окно, изображенное на рис. 5.8.

Рис. 5.8. Настройка ограничения доступа к компьютеру по времени

Порядок настройки ограничения по времени предельно прост. В таблице по строкам представлены дни недели, а по столбцам – часы суток. Щелкая мышью на требуемом пересечении, установите время, в течение которого вы запрещаете ребенку пользоваться компьютером. Выбранные для блокировки интервалы времени будут выделяться голубыми квадратами, а разрешенные интервалы останутся белыми. Чтобы снять запрет, щелкните мышью на голубом квадрате.

Выполненные настройки вступят в силу после нажатия кнопки ОК. С помощью кнопки Отмена осуществляется выход из данного режима без сохранения выполненных изменений.

Настройка ограничения доступа к играм

В настоящее время на IT – рынке представлено великое множество самых разнообразных компьютерных игр. Среди них есть как полезные для детей и подростков игры, так и те, доступ к которым имеет смысл ограничить. Среди полезных компьютерных игр можно отметить, например, развивающие и обучающие игры, а среди вредных для детской психики – разные «стрелялки», игры со сценами насилия, интимных сцен, разжигающие национальную рознь, и т. д.

Чтобы ограничить доступ ребенка к установленным на компьютере играм, щелкните на ссылке Игры (см. рис. 5.7). В результате на экране откроется окно, изображенное на рис. 5.9.

Рис. 5.9. Настройка ограничения к играм

В верхней части окна находится переключатель, с помощью которого можно сразу запретить пользователю запускать любые игры на данном компьютере. Для этого нужно перевести его в положение Нет. Отметим, что в этом случае все остальные настройки ограничения доступа к играм становятся недоступными – их использование просто утрачивает всякий смысл, поскольку блокироваться будут все без исключения игры. Если же переключатель находится в положении Да (это значение предлагается использовать по умолчанию), то нижнее становятся доступными ссылки Задать категории для игр и Запрещение и разрешение игр.

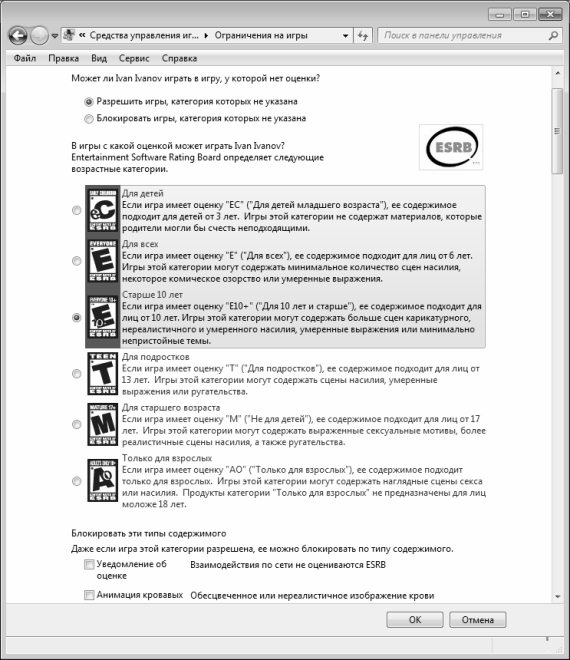

При щелчке на ссылке Задать категории для игр на экране отображается окно, которое показано на рис. 5.10.

Рис. 5.10. Выбор категорий для игр

В данном окне представлен список категорий игр по оценке Entertainment Software Rating Board (эта оценка предлагается по умолчанию). Более подробно об этой оценке можно узнать, если щелкнуть мышью на значке ESRB, который находится справа над списком категорий.

Вообще в системе Windows 7 для функции родительского контроля могут использоваться разные оценки игр, и вы можете выбрать любую из них. Для этого в окне, изображенном на рис. 5.6, нужно щелкнуть на ссылке системы оценки игр. При этом на экране откроется окно, в котором с помощью переключателя нужно указать подходящую оценку и нажать кнопку ОК. О каждой оценке вы можете посмотреть подробную информацию на соответствующем веб – сайте (ссылки на веб – сайты для каждой оценки представлены в этом же окне).

Здесь мы будем рассматривать оценку Entertainment Software Rating Board (см. рис. 5.10), поскольку, как мы уже отмечали, именно она предлагается по умолчанию.

Стоит отметить, что не у всех компьютерных игр указана категория. Поэтому в окне выбора категории (см. рис. 5.10) вы можете с помощью расположенного вверху переключателя указать, разрешено или нет пользователю запускать игры, у которых категория не указана.

После этого с помощью другого переключателя укажите, играми какой категории может пользоваться ребенок. Отметим, что при выборе определенной категории ребенок сможет пользоваться не только играми, которые относятся к ней, но и играми всех нижеследующих категорий. Другими словами, если вы разрешили ребенку пользоваться играми категории «от 10 лет», то ему автоматически будут доступны игры, которыми присвоены категории «от 3 лет» и «от 6 лет». Это можно наглядно увидеть на рис. 5.10: доступные категории выделены цветом, а самая «старшая» из доступных категорий – отмечена положением переключателя.

Под списком категорий находится большая группа флажков Блокировать эти типы содержимого. С помощью этих флажков вы можете конкретно указать содержимое, по которому можно заблокировать игру для ребенка даже в том случае, если по возрастному критерию она для него является доступной. Установка каждого флажка блокирует определенный тип содержимого, например: изображение крови, грубый юмор, употребление спиртного, нагота, упоминание о сексе или интимные сцены, сквернословие, неприличные шутки, азартные игры, упоминание об алкоголе, табаке или наркотиках, и т. д. Таким образом, вы можете выполнить очень тонкую настройку блокировки игр: ведь, например, шутки и сцены, которые можно разрешить 15–летнему подростку, далеко не всегда допустимы для 8– или 10–летнего ребенка.

С помощью ссылки Запрещение и разрешение игр вы можете перейти в режим, в котором можно указать конкретные игры, которыми разрешено пользоваться ребенку. В открывшемся окне будет представлен список игр в соответствии с указанными ранее (см. рис. 5.10) ограничениями. В этом списке отметьте игры, в которые вы разрешаете играть ребенку, и нажмите кнопку ОК.

Настройка ограничения доступа к приложениям

Как мы уже отмечали ранее, вы можете настроить для вашего ребенка ограничение на доступ к имеющимся на компьютере программам. Это полезно нее только для того, чтобы запретить ребенку пользоваться сомнительными приложениями, но и с целью защиты своих данных от порчи или утраты. Например, если у вас хранится много важных данных в разных Excel – документах, то можно от греха подальше вообще заблокировать для ребенка запуск табличного редактора Excel. Как вариант – можно настроить ограничение прав доступа к конкретным файлам и папкам, но о том, как это делать, мы расскажем позже.

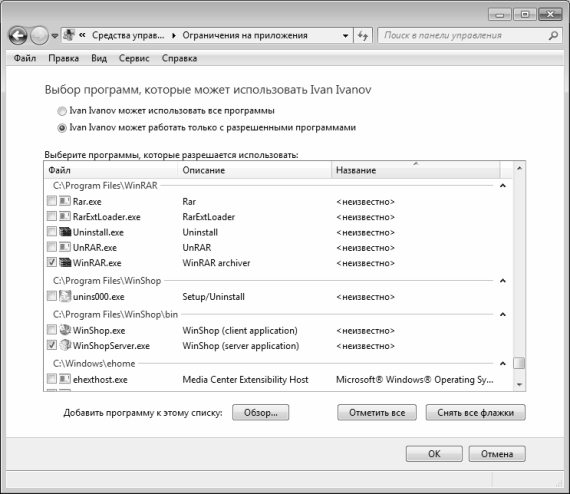

Чтобы ограничить доступ к установленным на компьютере приложениям, щелкните на ссылке Разрешение и блокировка отдельных программ (см. рис. 5.7). В результате на экране откроется окно, которое показано на рис. 5.11.

Рис. 5.11. Выбор программ для блокировки

Если вы хотите заблокировать некоторые программы, установите переключатель, который находится вверху окна, в положение Имя_пользователя может работать только с разрешенными программами (по умолчанию он установлен в положение Имя_пользователя может использовать все программы – в этом случае блокировка работать не будет). После этого некоторое время придется подождать – пока система сформирует перечень установленных в компьютере программ. Это может занять несколько секунд, а может – и несколько минут: все зависит от количества установленного на компьютере программного обеспечения, от производительности компьютера, а также от иных факторов.

После того как список программ сформирован, флажками отметьте те приложения, доступ к которым вы хотите запретить. С помощью кнопки Отметить все можно быстро установить все флажки, а с помощью кнопки Снять все флажки – быстро снять все флажки. Если в списке требуемой программы нет, нажмите кнопку Обзор, и в открывшемся окне по обычным правилам Windows укажите путь к исполняемому файлу этой программы.

Завершается настройка блокировки программ нажатием в данном окне кнопки ОК. С помощью кнопки Отмена осуществляется выход из данного режима без сохранения выполненных изменений.

Настройка прав доступа к файлам и ограничение прав пользователей

В процессе работы на компьютере часто возникает необходимость защитить те или иные свои данные от неквалифицированного и несанкционированного просмотра и редактирования. Эта задача обычно возникает при работе в локальной сети, а также в случае, когда к компьютеру в разное время имеют доступ несколько разных пользователей.

Механизм защиты информации от постороннего вмешательства существовал и в предыдущих версиях операционной системы Windows. В данном разделе мы расскажем, как он функционирует в системе Windows 7.

Чтобы настроить права доступа к файлу, щелкните на нем в окне Проводника правой кнопкой мыши, и в появившемся контекстном меню выберите команду Свойства. Затем в открывшемся окне перейдите на вкладку Безопасность, содержимое которой показано на рис. 5.12.

Рис. 5.12. Свойства файла, вкладка Безопасность

В верхней части данной вкладки отображается полный путь к выбранному объекту (на рис. 5.12 это D: \Экспорт. txt). Ниже располагается список пользователей или групп пользователей, имеющих доступ к данному компьютеру. Еще ниже отображается перечень разрешений для пользователя или группы, выделенной курсором. На рис. 5.12 пользователи группы Alex применительно к данному файлу имеют разрешение Чтение и выполнение.

Отметим, что на вкладке Безопасность вы не сможете изменить текущие разрешения. Чтобы добавить пользователя или группу пользователей, либо чтобы отредактировать действующие разрешения нажмите кнопку Изменить. В результате на экране откроется окно, изображенное на рис. 5.13.

Рис. 5.13. Редактирование разрешений

Если вы хотите изменить разрешения для пользователя или группы пользователей, выберите в списке Группы или пользователи соответствующую позицию щелчком мыши, после чего в нижней части окна путем установки соответствующих флажков определите запреты или разрешения.

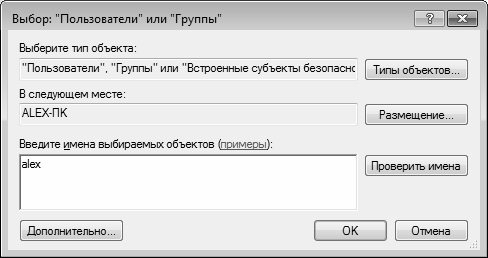

Чтобы добавить в список нового пользователя или группу пользователей, нажмите кнопку Добавить. В результате на экране откроется окно, изображенное на рис. 5.14.

Рис. 5.14. Добавление пользователя или группы для управления доступом к файлу

В данном окне в поле Введите имена выбираемых объектов нужно ввести имя пользователя или группы пользователей для последующей настройки прав доступа. Вы можете ввести в данное поле одновременно несколько имен – в этом случае разделяйте их точкой с запятой. При вводе имен используйте следующие варианты синтаксиса:

• Выводимое Имя (пример: Имя Фамилия);

• Имя Объекта (пример: Компьютер1);

• Имя Пользователя (пример: Пользователь1);

• Имя Объекта@Имя Домена (пример: Пользователь1@Домен1);

• Имя Объекта\Имя Домена (пример: Домен1\Пользователь1).

С помощью кнопки Проверить имена осуществляется поиск имен пользователей и групп пользователей, указанных в поле Введите имена выбираемых объектов.

В поле Выберите тип объекта, которое находится в верхней части данного окна, указывается тип объекта, который нужно найти, Например, вы можете настраивать разрешения только для пользователей, или только для групп пользователей, или для встроенных субъектов безопасности, или всех типов объектов одновременно (последний вариант предлагается использовать по умолчанию). Чтобы выбрать типы объектов, нажмите кнопку Типы объектов, затем в открывшемся окне путем установки соответствующих флажков укажите требуемые типы объектов и нажмите кнопку ОК.

Область для поиска объектов указывается в поле В следующем месте. Этой областью может являться, например, конкретный компьютер (по умолчанию предлагается текущий компьютер). Чтобы изменить область для поиска, нажмите кнопку Размещение, затем в открывшемся окне укажите требуемую область и нажмите кнопку ОК.

Чтобы удалить пользователя или группу из списка объектов для настройки разрешений, выделите соответствующую позицию в списке (см. рис. 5.13) щелчком мыши и нажмите кнопку Удалить. При этом следует соблюдать осторожность, поскольку система не выдает дополнительный запрос на подтверждение операции удаления, а сразу удаляет выбранный объект из списка.

Аналогичным образом выполняется настройка разрешений и для папок. Однако для папок и каталогов можно настроить также дополнительные параметры доступа. Для этого в окне свойств папки предназначена вкладка Доступ, содержимое которой показано на рис. 5.15.

Рис. 5.15. Настройка параметров общего доступа

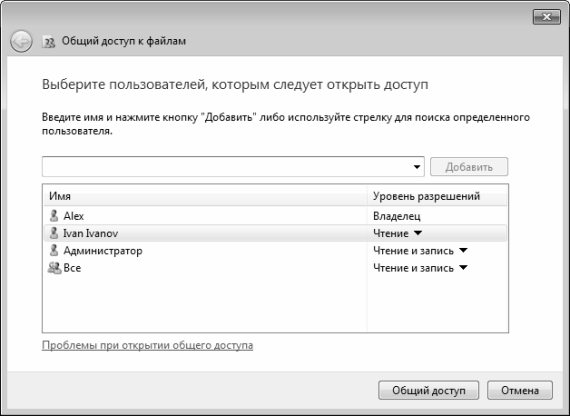

Чтобы настроить общий доступ к папке (это обычно используется при работе в локальной сети), нажмите на данной вкладке кнопку Общий доступ. В результате на экране отобразится окно, которое показано на рис. 5.16.

Рис. 5.16. Настройка общего доступа для отдельных пользователей

В данном окне из раскрывающегося списка нужно выбрать пользователя, которому требуется настроить доступ. Отметим, что содержимое данного списка формируется системой автоматически по мере добавления в нее учетных записей (о том, как осуществляется добавление и редактирование учетных записей, мы говорили ранее, в соответствующих разделах данной главы). Помимо имен учетных записей, добавленных в систему пользователем, данный список содержит также позиции Все, Гость, Администратор, Запись для сети и Домашняя группа, которые добавляются в него по умолчанию.

После выбора пользователя нужно нажать кнопку Добавить – в результате его имя отобразится в перечне, который находится чуть ниже. В поле Уровень разрешений нужно из раскрывающегося списка выбрать уровень разрешений для данного пользователя применительно к данной папке. Возможен выбор одного из двух вариантов:

• Чтение – в данном случае пользователь будет иметь право только на просмотр содержимого данной папки.

• Чтение и запись – при выборе этого варианта пользователь будет иметь право не только на просмотр, но и на редактирование содержимого данной папки.

Чтобы удалить пользователя из списка, выберите для него в поле Уровень разрешений команду Удалить. При этом следует соблюдать осторожность, поскольку программа не выдает дополнительный запрос на подтверждение операции удаления.

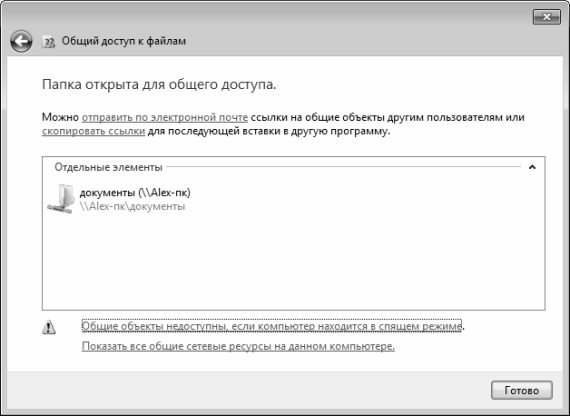

Чтобы настройки общего доступа вступили в силу, нажмите в данном окне кнопку Общий доступ. Отметим, что процесс предоставления общего доступа может занять определенное время – это может зависеть от количества пользователей, которым открыт общий доступ к папке, от производительности и конфигурации компьютера, а также от иных факторов. Через некоторое время на экране отобразится информационное сообщение о предоставлении общего доступа к выбранной папке (рис. 5.17).

Рис. 5.17. Информация о предоставлении папке общего доступа

Вы можете информировать по электронной почте других пользователей о том, что им предоставлен общий доступ к папке – для этого воспользуйтесь соответствующей ссылкой. Чтобы просмотреть содержимое каталога, к которому вы предоставили общий доступ, дважды щелкните мышью на его значке в поле Отдельные элементы. Для завершения операции нажмите в данном окне кнопку Готово.

В данном примере мы открывали общий доступ к папке, которая называется Документы. В окне, изображенном на рис. 5.15, для данной папки в области Общий доступ к сетевым файлам и папкам отображается информация Нет общего доступа. После предоставления общего доступа к данной папке эта информация изменится, и отобразится текст Есть общий доступ. Кроме этого, будет показан сетевой путь к данной папке, по которому ее смогут найти другие пользователи локальной сети.

Для перехода в режим расширенной настройки общего доступа нажмите на вкладке Доступ (см. рис. 5.15) кнопку Расширенная настройка. При этом на экране откроется окно, которое показано на рис. 5.18.

Рис. 5.18. Расширенная настройка общего доступа

Параметры данного окна являются доступными для редактирования только при установленном флажке Открыть общий доступ к этой папке. Если вы ранее уже открыли общий доступ к данной папке (так, как было рассказано чуть выше), то по умолчанию этот флажок будет установлен. Если же общий доступ к папке до настоящего момента не открывался, то флажок по умолчанию будет снят, и вы можете установить его самостоятельно.

Имя ресурса, к которому открывается общий доступ, отображается в поле Имя общего ресурса. В некоторых случаях это значение можно перевыбрать из раскрывающегося списка. Вы можете добавить новый общий ресурс – для этого нажмите в данном окне кнопку Добавить. В результате откроется окно добавления ресурса (рис. 5.19).

Рис. 5.19. Добавление общего ресурса

В данном окне в поле Общий ресурс с клавиатуры вводится имя общего ресурса – в соответствии с именем, под которым он храниться в компьютере. В поле Описание при желании можно с клавиатуры ввести дополнительное описание к ресурсу – например, кратко охарактеризовать его содержимое, и т. д.

С помощью переключателя Предельное число пользователей вы можете определить максимально допустимое число пользователей, которые могут одновременно работать с данным ресурсом. Если переключатель установлен в положение максимально возможное (этот вариант предлагается использовать по умолчанию), то ограничение по числу пользователей не будет – все, кто захочет, могут в любой момент получить доступ к ресурсу независимо от того, работает с ним кто-то в данный момент или нет. Если же переключатель установлен в положение не более, то справа открывается для редактирования поле, в котором с клавиатуры или с помощью кнопок счетчика указывается предельное число пользователей, которые могут одновременно работать с данным ресурсом. Иначе говоря, если вы не хотите, чтобы с вашей папкой одновременно работало более 3 пользователей, установите переключатель Предельное число пользователей в положение не более, и в расположенном справа поле введите значение 3.

С помощью кнопки Разрешения осуществляется переход в режим настройки разрешений для выбранного ресурса. О том, как работать в данном режиме, шла речь выше (см. рис. 5.13).

Завершается ввод нового общего ресурса нажатием в данном окне кнопки ОК. С помощью кнопки Отмена осуществляется выход из данного режима без сохранения выполненных изменений.

Чтобы удалить общий ресурс, выберите его из раскрывающегося списка (см. рис. 5.18) и нажмите кнопку Удалить. При этом будьте внимательны, поскольку программа не выдает дополнительный запрос на подтверждение данной операции.

В поле Ограничить число одновременных пользователей до (см. рис. 5.18) можно ограничить число пользователей, которые одновременно могут работать с данным ресурсом. Этот параметр работает таким же образом, как и переключатель Предельное число пользователей в окне Новый общий ресурс (см. рис. 5.19).

В поле Примечание при необходимости можно ввести или отредактировать дополнительную информацию произвольного характера, относящуюся к данному общему ресурсу.

С помощью кнопки Разрешения осуществляется переход в режим настройки разрешений для выбранного ресурса. О том, как работать в данном режиме, шла речь выше (см. рис. 5.13).

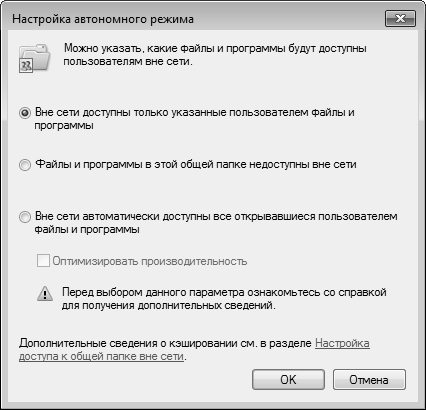

С помощью кнопки Кэширование (см. рис. 5.18) вы можете определить, какие файлы и программы будут доступны пользователям вне локальной сети. При нажатии данной кнопки на экране открывается окно, изображенное на рис. 5.20.

Рис. 5.20. Настройка автономного режима

В данном окне с помощью соответствующего переключателя можно открыть или закрыть доступ к файлам и папкам вне сети. Возможен выбор одного из трех вариантов:

• Вне сети доступны только указанные пользователем файлы и программы;

• Файлы и программы в этой общей папке недоступны вне сети;

• Вне сети автоматически доступны все открывавшиеся пользователем файлы и программы.

По умолчанию данный переключатель установлен в положение Вне сети доступны только указанные пользователем файлы и программы.

Все настройки, выполненные в окне Расширенная настройка общего доступа (см. рис. 5.18), вступают в силу после нажатия кнопки ОК или Применить. Чтобы выйти из данного режима без сохранения выполненных изменений, нажмите кнопку Отмена.

Источник