По-умолчанию настройки Windows запрещают запуск скриптов PowerShell. Это необходимо для предотвращения запуска вредоносного кода на PowerShell. Настройки политик запуска PowerShell скриптов определяются в Execution Policy. В этой статье мы рассмотрим доступные политики запуска PS скриптов, как изменить Execution Policy и настроить политики использования PowerShell скриптов на компьютерах в домене.

Содержание:

- Выполнение PowerShell скриптов запрещено для данной системы

- Как разрешить запуск скриптов PowerShell с помощью Execution Policy?

- Настройка PowerShell Execution Policy с помощью групповых политик

- Способы обхода политики PowerShell Execution

Выполнение PowerShell скриптов запрещено для данной системы

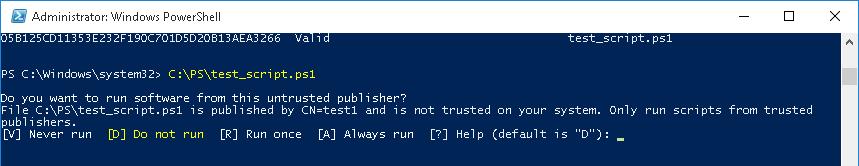

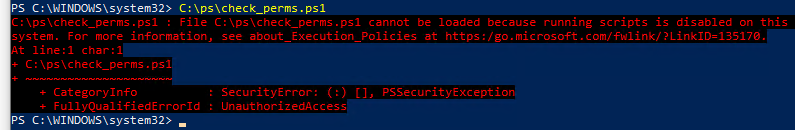

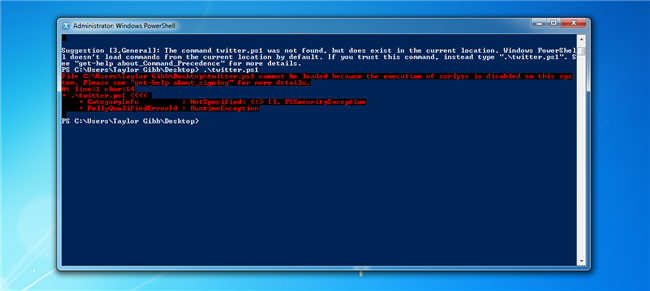

При попытке выполнить PowerShell скрипт (файл с расширением PS1) на чистой Windows 10, появляется ошибка:

File C:\ps\.ps1 cannot be loaded because running scripts is disabled on this system. For more information, see about_Execution_Policies at https:/go.microsoft.com/fwlink/?LinkID=135170. + CategoryInfo : SecurityError: (:) [], PSSecurityException + FullyQualifiedErrorId : UnauthorizedAccess

Не удается загрузить файл.ps1, так как выполнение скриптов запрещено для данной системы.

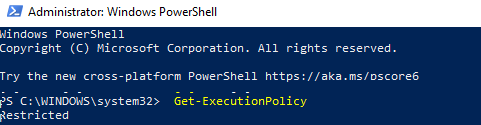

Текущее значение политики выполнения скриптов PowerShell на компьютере можно получить командой:

Get-ExecutionPolicy

Доступны следующие значения PowerShell Execution Policy:

- Restricted – запрещен запуск скриптов PowerShell, можно выполнять только интерактивные команды в консоли;

- AllSigned – разрешено выполнять только подписанные PS скрипты с цифровой подписью от доверенного издателя (можно подписать скрипт самоподписанным сертификатом и добавить его в доверенные). При запуске недоверенных скриптов появляется предупреждение:

Do you want to run software from this untrusted publisher? File .ps1 is published by CN=test1 and is not trusted on your system. Only run scripts from trusted publishers

- RemoteSigned – можно запускать локальные PowerShell скрипты без ограничения. Можно запускать удаленные PS файлы с цифровой подписью (нельзя запустить PS1 файлы, скачанные из Интернета, запущенные из сетевой папки по UNC пути и т.д.);

- Unrestricted – разрешен запуск всех PowerShell скриптов;

При запуске сторонних PowerShell скриптов может появляется предупреждение с подтверждением запуска, см. ниже.

- Bypass – разрешён запуск любых PS файлов (предупреждения не выводятся) – эта политика обычно используется для автоматического запуска PS скриптов без вывода каких-либо уведомлений (например при запуске через GPO, SCCM, планировщик и т.д.) и не рекомендуется для постоянного использования;

- Default – сброс настроек выполнения скриптов на стандартную;

В Windows 10 значение политики выполнения PowerShell по-умолчанию Restricted, а в Windows Server 2016 — RemoteSigned.

- Undefined – не задано. Применяется политика Restricted для десктопных ОС и RemoteSigned для серверных.

Как разрешить запуск скриптов PowerShell с помощью Execution Policy?

Чтобы изменить текущее значение политики запуска PowerShell скриптов, используется командлет Set-ExecutionPolicy.

Например, разрешим запуск локальных скриптов:

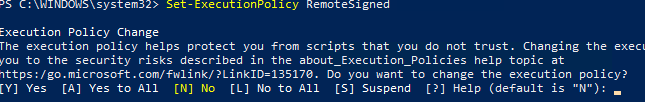

Set-ExecutionPolicy RemoteSigned

Подтвердите изменение политики запуска PS1 скриптов, нажав Y или A.

Чтобы запрос не появлялся, можно использовать параметр Force.

Set-ExecutionPolicy RemoteSigned –Force

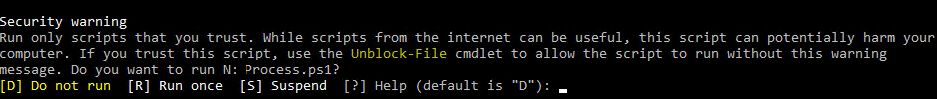

Если вы установили значение политики PowerShell Execution Policy в Unrestricted, то при запуске удаленных скриптов из сетевых каталогов по UNC пути, скачанных из интернета файлов, все равно будет появляться предупреждение:

Security warning Run only scripts that you trust. While scripts from the internet can be useful, this script can potentially harm your computer. If you trust this script, use the Unblock-File cmdlet to allow the script to run without this warning message. Do you want to run? [D] Do not run [R] Run once [S] Suspend [?] Help (default is "D")

Как PowerShell различает локальные и удаленные скрипты? Все дело в идентификаторе зоны ZoneId, которую выставляет браузер в альтернативном потоке при загрузке файла (см. статью “Как Windows определяет, что файл скачан из Интернета?”). Вы можете разблокировать такой файл, поставив галку “Разблокирвать” в его свойствах или очиститься метку зоны с помощью комадлета Unblock-File.

Также следует различать различные области действия политик выполнения скриптов PowerShell (scopes):

- MachinePolicy – действует для всех пользователей компьютера, настраивается через GPO;

- UserPolicy – действует на пользователей компьютера, также настраивается через GPO;

- Process — настройки ExecutionPolicy действует только для текущего сеанса PowerShell.exe (сбрасываются при закрытии процесса);

- CurrentUser – политика ExecutionPolicy применяется только к текущему пользователю (параметр из ветки реестра HKEY_CURRENT_USER);

- LocalMachine – политика для всех пользователей компьютера (параметр из ветки реестра HKEY_LOCAL_MACHINE);

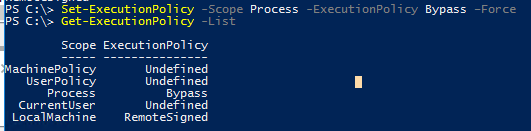

Область применения политики можно указать с помощью параметр Scope командлета Set-ExecutionPolicy. Например:

Set-ExecutionPolicy -Scope Process -ExecutionPolicy Bypass –Force

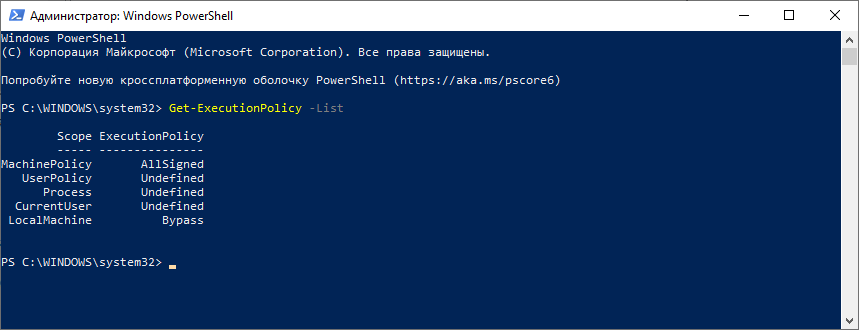

Проверим текущие настройки ExecutionPolicy для всех областей:

Get-ExecutionPolicy -List

Scope ExecutionPolicy ----- --------------- MachinePolicy Undefined UserPolicy Undefined Process Bypass CurrentUser Undefined LocalMachine RemoteSigned

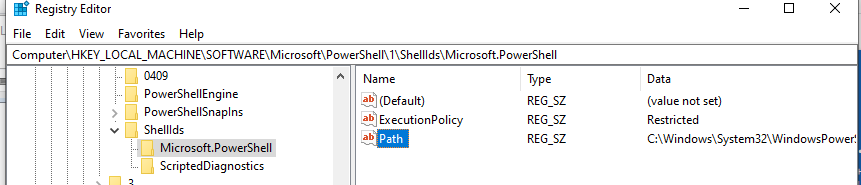

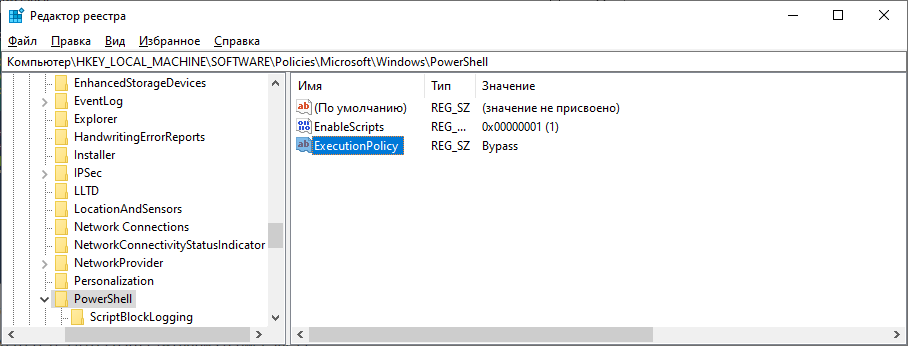

Значение политики выполнения, которые вы задаете с помощью командлета Set-ExecutionPolicy для областей CurrentUser и LocalMachine, хранятся в реестре. Например, выполните командлет:

Set-ExecutionPolicy -Scope LocalMachine -ExecutionPolicy Restricted –Force

Откройте ветку реестра HKEY_LOCAL_MACHINE\SOFTWARE\Microsoft\PowerShell\1\ShellIds\Microsoft.PowerShell и проверьте значение REG_SZ параметра ExecutionPolicy. Оно изменилось на Restricted (допустимые значения параметра Restricted, AllSigned, RemoteSigned, Bypass, Unrestricted и Undefined).

Аналогичные настройки для области CurrentUser находятся в разделе реестра пользователя HKEY_CURRENT_USER\SOFTWARE\Microsoft\PowerShell\1\ShellIds\Microsoft.PowerShell.

Отметим, что чаще всего в корпоративной среде используется ExecutionPolicy со значением AllSigned на уровне LocalMachine. Это обеспечивает максимальный баланс между безопасностью и удобством. Для личного пользования на компьютере можно использовать RemoteSigned. Ну а Bypass политику лучше использовать только для запуска отдельных задач (например для запуска скриптов через GPO или заданий планировщика).

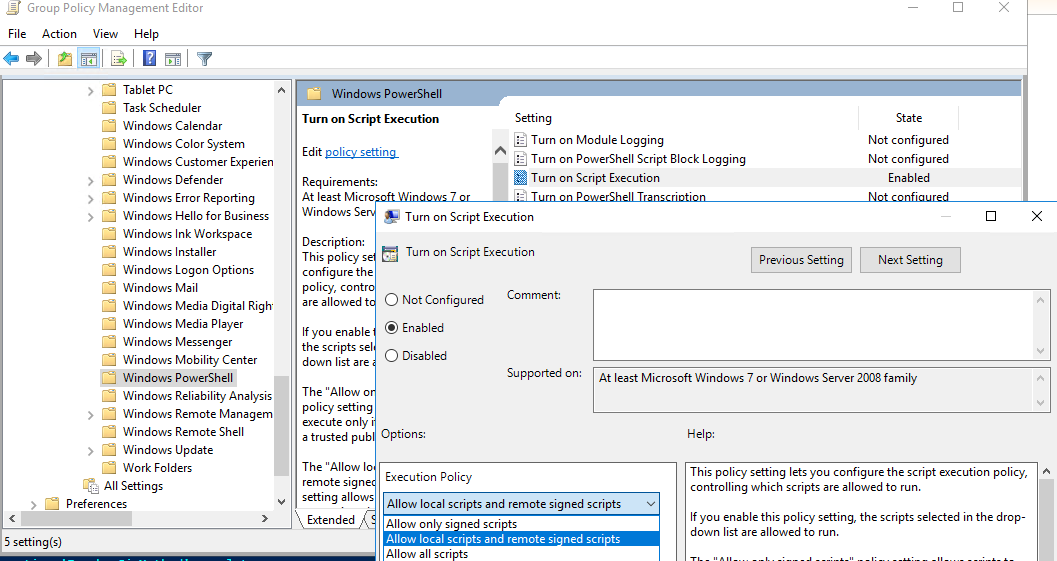

Настройка PowerShell Execution Policy с помощью групповых политик

Вы можете настроить политику выполнения PowerShel скриптов на серверах или компьютерах домена с помощью групповых политик.

- С помощью редактора доменных GPO (gpmc.msc) создайте новую GPO (или отредактируйте) существующую и назначьте ее на OU с компьютерами, к которым нужно применить политику запуска PowerShell скриптов;

- В редакторе политики перейдите в раздел Computer Configuration -> Policies -> Administrative Templates -> Windows Components -> Windows PowerShell и найдите политику Turn on Script Execution (Включить выполнение сценариев);

Аналогичная политика есть в пользовательском разделе GPO — User Configuration, но политика компьютера имеет приоритет.

- Для политики доступны три значения:

- Allow only signed scripts (Разрешать только подписанные сценарии) — соответствует политике AllSigned;

- Allow local scripts and remote signed scripts (Разрешать локальные и удаленные подписанные сценарии) — соответствует политике PS RemoteSigned;

- Allow all scripts (Разрешать все сценарии) — политика Unrestricted.

- Выберите необходимое значение политики, сохраните GPO и обновите политики на компьютере.

- Проверьте, что для области MachinePolicy теперь действуют новые настройки выполнения.

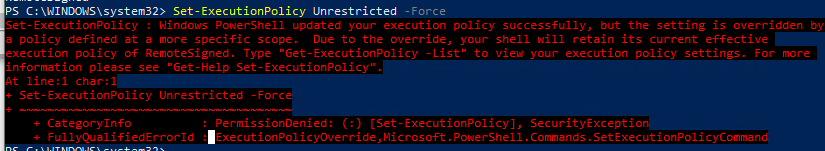

После настройки политики выполнения через GPO вы не сможете изменить настройки политики выполнения скриптов вручную. При попытке изменить настройки Execution Policy на компьютере, на который применяется такая GPO, появится ошибка:

Set-ExecutionPolicy : Windows PowerShell updated your execution policy successfully, but the setting is overridden by a policy defined at a more specific scope. Due to the override, your shell will retain its current effective execution policy of RemoteSigned. Type "Get-ExecutionPolicy -List" to view your execution policy settings.

Способы обхода политики PowerShell Execution

Есть несколько трюков, которые могут помочь вам, когда нужно запустить на компьютере PowerShell скрипт, не изменяя настройки политики выполнения. Например, я хочу запустить простой PS1 скрипт, который поверяет, что запущен с правами администратора.

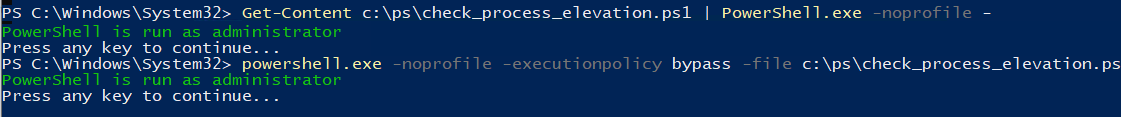

Можно с помощью Get-Content получить содержимое скрипта и перенаправить его в стандартныq поток ввода консоли PS.

Get-Content c:\ps\check_process_elevation.ps1 | PowerShell.exe -noprofile –

Либо можно запустить новый процесс powershell.exe с политикой выполнения Bypass:

powershell.exe -noprofile -executionpolicy bypass -file c:\ps\check_process_elevation.ps1

By default, the execution of PowerShell scripts is disabled in Windows 7. This will prevent you from not only executing any of your own scripts, but also will prevent the Windows PowerShell Modules (located in Administrative Tools in the Control Panel) from working.

1. Click the Orb (Start button).

2. Select All Programs.

3. Select Accessories.

4. Select Windows PowerShell.

5. Right-click the Windows PowerShell shortcut and select Run as administrator.

6. When the UAC window appears, click the Yes button.

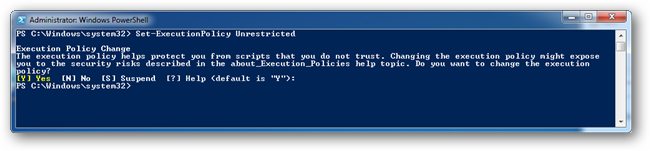

7. To change the script execution policy, use the Set-ExecutionPolicy cmdlet. Input Set-ExecutionPolicy unrestricted and press Enter on your keyboard.

8. You will be prompted as to whether you wish to change the execution policy, press Y on your keyboard and press Enter.

9. Script execution is now enabled.

Rob Rogers

Once a prolific author here on Tech-Recipes, Rob has moved on to greener pastures.

Sign in to your How-To Geek account

When you download a script off the internet and try to run it, if you have not previously configured PowerShell, it will throw a nasty error in red font. This is enough to scare most users off, but there is an easy fix.

PowerShell has a number of execution modes that define what type of code it is permitted to run, this is governed by a registry key that lives in the HKLM hive. There are 4 different execution modes, they are:

- Restricted: Default execution policy, does not run scripts, interactive commands only.

- All Signed: Runs scripts; all scripts and configuration files must be signed by a publisher that you trust; opens you to the risk of running signed (but malicious) scripts, after confirming that you trust the publisher.

- Remote Signed: Local scripts run without signature. Any downloaded scripts need a digital signature, even a UNC path.

- Unrestricted:Runs scripts; all scripts and configuration files downloaded from communication applications such as Microsoft Outlook, Internet Explorer, Outlook Express and Windows Messenger run after confirming that you understand the file originated from the Internet; no digital signature is required; opens you to the risk of running unsigned, malicious scripts downloaded from these applications

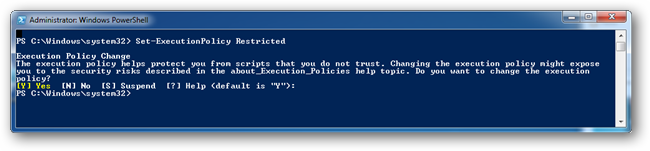

The default execution policy of PowerShell is called Restricted. In this mode, PowerShell operates as an interactive shell only. It does not run scripts, and loads only configuration files signed by a publisher that you trust. If you are getting the nasty red error the most probable cause is that you are trying to run an unsigned script. The safest thing to do is to change the Execution Policy to unrestricted, run your script and then change it back to restricted.

To change it to unrestricted run the following command from an administrative PowerShell:

Set-ExecutionPolicy Unrestricted

You will be asked if you are sure that you want to change the Execution Policy hit the enter button again.

You can now run your downloaded scripts without a problem. However, it’s a serious security risk if you forget to set the Execution Policy back to Restricted mode. You could probably guess how to set it back to Restricted, but incase you don’t:

Set-ExecutionPolicy Restricted

Again you will be asked if you are sure that you want to change the execution mode, go ahead and hit enter.

По умолчанию запуск скриптов PowerShell может быть запрещён.

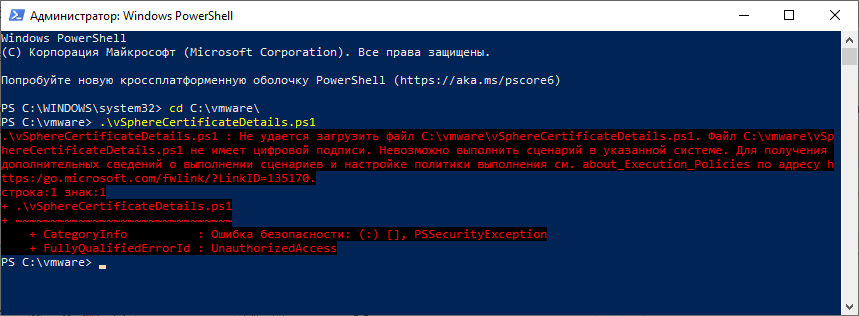

Пытаюсь запустить скрипт, получаю ошибку:

Не удается загрузить файл. Файл не имеет цифровой подписи. Невозможно выполнить сценарий в указанной системе.

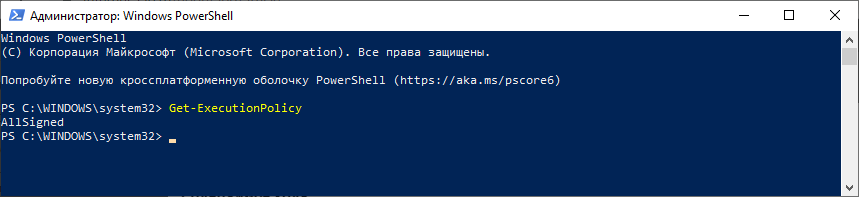

Посмотрим текущее значение политики выполнения скриптов PowerShell:

Get-ExecutionPolicy

Возможные варианты:

- Restricted – запрещен запуск скриптов PowerShell, можно выполнять только интерактивные команды.

- AllSigned – разрешено выполнять только скрипты с цифровой подписью от доверенного издателя.

- RemoteSigned – можно запускать локальные PowerShell скрипты без ограничения. Можно запускать удаленные PowerShell скрипты с цифровой подписью. Нельзя запускать PS1 файлы, скачанные из Интернета. В свойствах скачанного файла можно «Разблокировать» запуск скрипта.

- Unrestricted – разрешен запуск любых PowerShell скриптов.

- Bypass – разрешён запуск любых PowerShell скриптов. Эта политика обычно используется для автоматического запуска PS скриптов без вывода каких-либо уведомлений и не рекомендуется для постоянного использования.

- Default – сброс настроек выполнения скриптов на стандартные.

У меня установлена политика AllSigned, поэтому неподписанный скрипт не запустился.

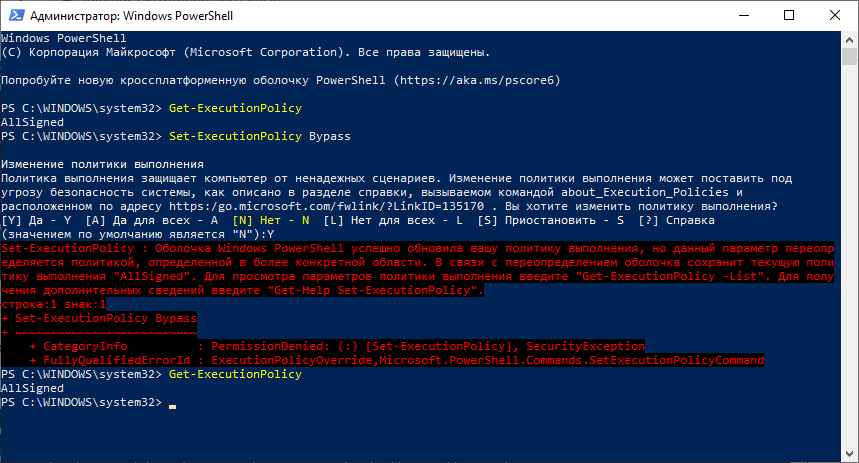

Для изменения текущего значения политики запуска PowerShell скриптов используется командлет Set-ExecutionPolicy.

Set-ExecutionPolicy Bypass

Как видно из скриншота, политика запуска PowerShell скриптов изменилась, но… не изменилась. Такая ошибка появляется, если политики запуска PowerShell скриптов управляются групповыми политиками, например, если компьютер в домене.

В этом случае нам поможет реестр. В разделе

\HKEY_LOCAL_MACHINE\SOFTWARE\Policies\Microsoft\Windows\PowerShell

Установить ExecutionPolicy=Bypass.

Ещё можно запустить скрипт с явно указанной политикой:

powershell.exe -noprofile -executionpolicy bypass -file c:\ps\hello.ps1Или так:

Get-Content c:\ps\hello.ps1 | PowerShell.exe -noprofile -executionpolicy bypassМожно установить не только политику запуска PowerShell скриптов, но и зону её действия с помощью параметра Scope.

Get-ExecutionPolicy -List

Например:

Set-ExecutionPolicy -Scope MachinePolicy -ExecutionPolicy Bypass –ForceВозможные варианты:

- LocalMachine — для всех пользователей данного компьютера. Значение хранится в реестре, в разделе HKEY_LOCAL_MACHINE.

- CurrentUser — для текущего пользователя. Хранится в разделе реестра HKEY_CURRENT_USER.

- Process — в текущем сеансе PowerShell. Значение хранится в переменной окружения $PSExecutionPolicyPreference и при закрытии сеанса удаляется.

- UserPolicy — для всех пользователей данного компьютера. Распространяется с помощью групповых политик. Значение хранится в разделе пользователя, политика применяется при входе пользователя в систему.

- MachinePolicy — действует на всех пользователей данного компьютера. Распространяется с помощью групповых политик. Значение хранится в разделе компьютера, политика применяется при загрузке системы.

Ссылки

Может пригодиться:

Powershell — невозможно загрузить файл ps1, так как выполнение сценариев отключено в этой системе

PowerShell стал неотъемлемой частью операционной системы Windows, предоставляя пользователям многофункциональный инструмент для автоматизации разнообразных задач. Однако, его потенциал зачастую остается нераскрытым из-за встроенных ограничений, накладываемых системой. Эти ограничения известны как политика безопасности, которая контролирует выполнение скриптов и защищает систему от вредоносных действий. Понимание и настройка этих параметров являются важными шагами на пути к максимальной функциональности PowerShell.

Возможности настройки PowerShell выходят за рамки простого запуска команд. Эффективное управление политикой выполнения позволяет IT-специалистам и пользователям любого уровня разрешать запускаемым скриптам безопасно взаимодействовать с системой. Основой для этих настроек служит знание о том, как обеспечить защиту операционной системы, сохраняя при этом свободу действий для легитимных операций.

Создание безопасного и функционального рабочего окружения в Windows требует внимательного отношения к деталям. Процесс enable соответствующей политики выполнения скриптов включает понимание конфигурации текущих настроек, их корректировку и проверку на соответствие вашим нуждам. Простота лишь на первый взгляд, грамотное и продуманное взаимодействие с PowerShell требует от пользователей четкого осознания специфики их окружения.

Понимание основ PowerShell сценариев

PowerShell представляет собой мощное средство автоматизации, распространяемое в среде Windows, которое предоставляет пользователям возможность управлять системой и проводить конфигурацию с помощью командных скриптов. Для успешной работы в PowerShell важно разобраться, что такое скрипты, какие механизмы и политики связаны с их разработкой и запуском. Без понимания основ скриптов любая задача по автоматизации может превратиться в сложную задачу.

Основная идея работы со скриптами сводится к максимальному использованию командлетов–специальных команд, которые выполняют определенные действия. Через применение последовательности командлетов пользователи могут создавать скрипты, которые автоматизируют рутинные задачи и улучшают управление системами. Для начала работы важно знать, как подобное программное обеспечение интегрируется с другими компонентами системы Windows.

Еще одним важным аспектом работы в PowerShell является понимание политики безопасности, которая регулирует установку и использование скриптов. Платформа предоставляет несколько уровней политики, которые контролируют выполнение скриптов: от строгой блокировки до полной свободы действий. Каждому пользователю необходимо определить уровень политики в соответствии со своими потребностями и уровнем доверия к источникам скриптов.

Знание основ PowerShell скриптов позволяет не только автоматизировать широкий спектр задач, но и делает использование Windows более эффективным и управляемым. Умение строить и редактировать скрипты открывает огромные возможности для профессионального развития и облегчения рабочих процессов.

Почему выполнение сценариев отключено по умолчанию

Сценарии часто использовались злоумышленниками для автоматизации вредоносных операций. Подобные скрипты способны обойти традиционные средства защиты, такие как антивирусные программы. Отключение запуска этих скриптов по умолчанию помогает предотвратить возможность несанкционированного изменения системных настроек и выполнения вредных операций. Этот предохранитель дает администратору контроль над тем, что может или не может выполняться на системе.

Параметры безопасности Windows, связанные с управлением скриптами, позволяют организациям контролировать и отслеживать использование скриптов, обеспечивая среду, ориентированную на минимизацию риска. Эти ограничения помогают администраторам избегать неожиданного исполнения незнакомых процессов, внедряющих вредоносный код, который мог бы компрометировать конфиденциальность или целостность данных.

Важно помнить, что ограничение скриптов – это только один из многочисленных слоев защиты, предусмотренных для пользователей операционной системы. Этот подход подчеркивает необходимость понимания и обоснованного использования административных привилегий. Такой уровень контроля способствует созданию устойчивой и безопасной вычислительной среды, в которой риск часто встречаемых угроз снижается.

Настройка политики исполнения

Настройка политики исполнения скриптов в Windows представляет собой важный этап для работы с командной средой. Этот процесс обеспечивает необходимый уровень контроля и безопасности при работе с автоматизацией. Основная цель настройки – предоставить пользователю возможность управлять ограничениями, установленными на уровне системы для выполнения собственных или сторонних скриптов, тем самым создавая баланс между производительностью и безопасностью.

Для конфигурации политики необходимо разобраться в понятиях, связанных с уровнями доверия и актуальными параметрами, доступными в операционной системе. В Windows реализованы различные уровни политики, такие как отключение, ограниченное использование, использование скриптов с цифровой подписью и неограниченная активация. Подобный подход позволяет адаптировать выполнение команд в зависимости от требований конкретного рабочего процесса.

Пути реализации этих изменений включают использование административных команд и графических интерфейсов, предоставляющих удобный доступ к интерфейсу конфигурации. Управление через консоль позволяет детально настроить каждый аспект безопасности в соответствии с политиками организации или личными предпочтениями пользователя. Умение манипулировать этими настройками поможет избежать потенциальных угроз и превратить сложные задачи в автоматизированные процессы с гарантированным уровнем надежности.

Безопасные методы работы с PowerShell

В современных условиях безопасности необходимо уделять особое внимание защите данных и предотвращению несанкционированного доступа к информационным системам. Использование скриптов содержит в себе определенные риски, так как при недостаточной защите открывает возможности для злоумышленников. Чтобы минимизировать эти опасности, важно ознакомиться с передовыми методами работы, которые помогут создать безопасную среду для автоматизации задач в системах Windows.

Первым шагом в обеспечении безопасности является настройка политики безопасности, касающейся запуска и выполнения скриптов. Эта политика определяет, какие скрипты могут быть запущены и из каких источников. Использование режима Подписанных скриптов значительно снижает риск выполнения потенциально опасных инструкций. Проверка подписи удостоверяет, что скрипт не был изменен и исходит от доверенного источника.

Для дополнительной защиты рекомендуется проводить регулярные проверки и аудит всех выполняемых скриптов. Это подразумевает анализ их содержания на предмет выполнения нежелательных команд или скрытых угроз. Используйте антивирусное ПО, способное сканировать скрипты на наличие вредоносных компонентов. Мониторинг системной активности поможет выявить аномалии, связанные с несанкционированными действиями.

Важно также контролировать доступ пользователей к функциям управления. Ограничение прав и привилегий для запуска сложных команд снижает риск их неправильного использования. Системное администрирование лучше доверять проверенным специалистам, которые обладают достаточными знаниями об безопасных методах работы с инструментами автоматизации.

Решение проблем с запуском скриптов

Одной из наиболее частых причин сбоев является неправильно настроенная политика исполнения. Это может препятствовать работе скриптов, вызывая проблемы безопасности. Важно проверять текущие параметры и при необходимости изменять их с учетом уровней доверия и потенциальных угроз. Чтобы изменить настройку, можно использовать команду:

Set-ExecutionPolicy RemoteSignedСуществует и другой известный источник проблем – несовместимость версии Windows. Убедитесь, что программное обеспечение обновлено до последней версии, так как это может значительно повлиять на запуск. Если скрипт разработан для более поздней версии PowerShell, это может вызвать ошибки совместимости.

Ниже представлена таблица с некоторыми распространенными проблемами и их решениями:

| Проблема | Возможная причина | Решение |

|---|---|---|

| Ошибка безопасности | Не доверенный источник скрипта | Изменение политики на AllSigned или RemoteSigned |

| Несовместимость | Скрипт для другой версии | Обновление Windows и PowerShell до последних версий |

| Недоступность файлов | Недостаток разрешений | Запуск от имени администратора |

Такие техники и приемы помогут устранить большую часть сложностей при работе со скриптами в Windows, обеспечивая стабильность и надежность процесса автоматизации. Помните, что важен регулярный аудит параметров безопасности вашей системы для защиты от нежелательных угроз.

Практическое руководство для новичков

Понимание базовых принципов и освоение практических инструментов может значительно облегчить работу с командной оболочкой Windows. Эта часть посвящена тем, кто делает первые шаги в освоении возможностей командной строки, и поможет уверенно настроить окружение для автоматизации задач.

- Изучение интерфейса: Перед началом работы с командной строкой важно познакомиться с базовым интерфейсом и понять структуру команд. Ознакомьтесь с доступными командами и изучите документацию для понимания общего функционала.

- Определение политики выполнения: Задайте собственные правила, изменив политические параметры, которые регулируют, какие скрипты могут запускаться на вашей системе. Эта задача является важной частью контроля безопасности и управления доступом.

- Использование команды Set-ExecutionPolicy: Это одна из самых простых команд для изменения политических параметров. С её помощью можно определить, какие уровни доверия требуются для исполнения скриптов, например, RemoteSigned или Unrestricted.

- Тестирование скриптов в безопасной среде: Прежде чем применять новые скрипты в рабочей среде, создайте и протестируйте их в безопасной или тестовой среде. Это предотвратит нежелательные последствия и обеспечит стабильность производства.

- Обратная связь и документация: Регулярное обновление документации по выполненным действиям и полученной информации сильно облегчает работу, особенно когда возникает необходимость в восстановлении или изменении процесса.

Освоение навыков работы с командной строкой и настройка параметров безопасности открывают новые горизонты автоматизации и повышения эффективности в управлении системой Windows. Частая практика и внимание к деталям обеспечат надежный опыт работы с технологией.

Комментарии