У любого пользователя персонального компьютера на жёстком диске имеются скачанные в интернете дистрибутивы (ISO-образы) Windows 10 и часто человек не может точно сказать, какой именно образ имеет тот или иной номер сборки OS, версию и архитектуру (32 или 64-разрядную). Многие юзеры, чтобы разобраться в этом, устанавливают Win 10 на виртуальную машину, затем открывают параметры системы и смотрят необходимые данные. Если это про вас, то есть метод проще и об этом наша сегодняшняя статья.

Как узнать версию и разрядность дистрибутива (ISO-образа) Windows 10

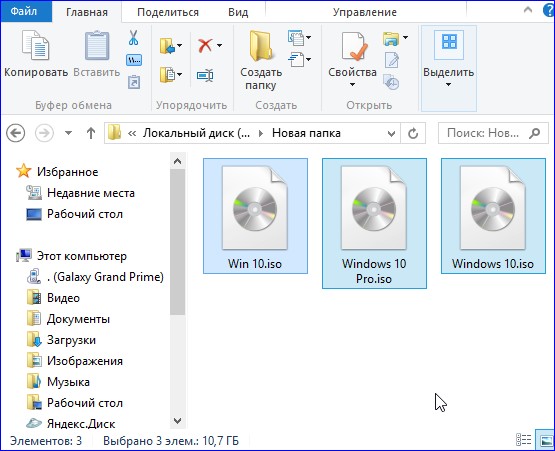

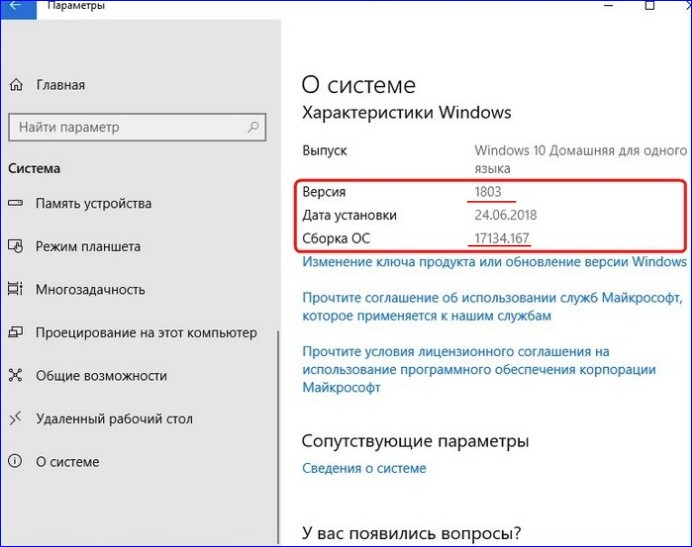

Чтобы было понятно о чём я говорю, приведу простой пример. На моём компьютере, на диске (D:) есть папка с дистрибутивами десятки и мне нужен самый свежий, а именно Windows 10 версии 1803 (сборки 17134), на его основе я хочу сделать загрузочную флешку и установить ОС на ПК клиента.

Узнать версию, выпуск, номер сборки, имя, а также архитектуру сборки ISO-образа операционной системы можно так.

Выбираем любой дистрибутив и двойным щелчком левой кнопки мыши подсоединяем его к виртуальному дисководу, в моём случае (H:).

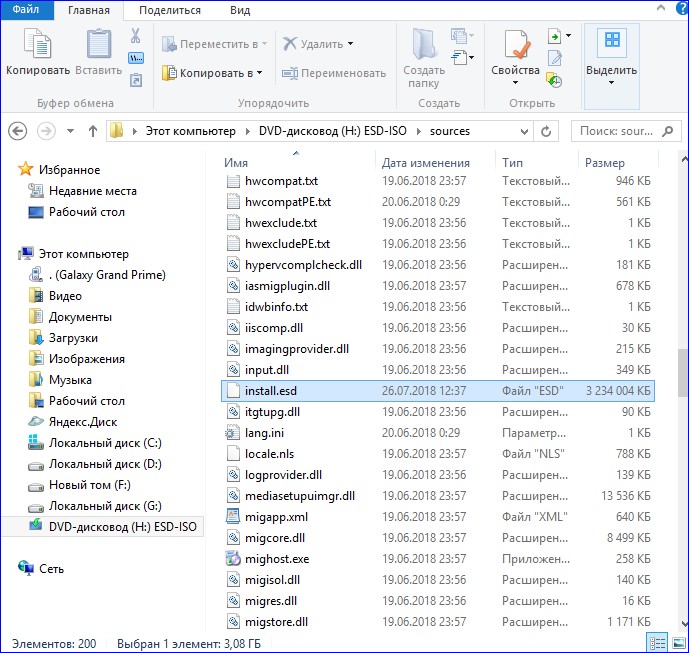

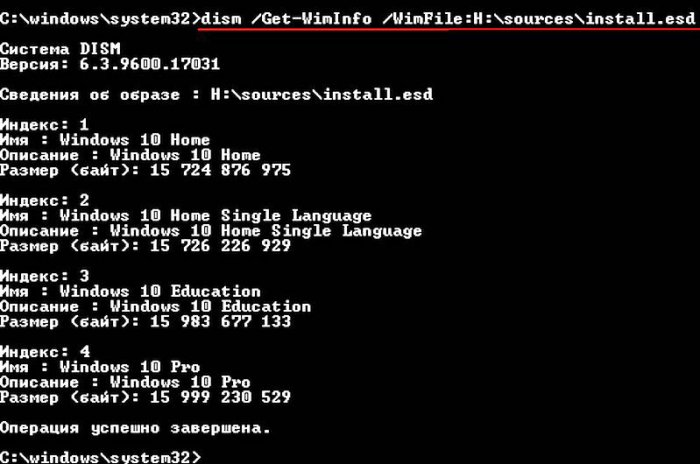

В папке «sources» дистрибутива ОС находится файл install.esd, именно он содержит всю информацию о версии, номере сборки, архитектуре и т.д.

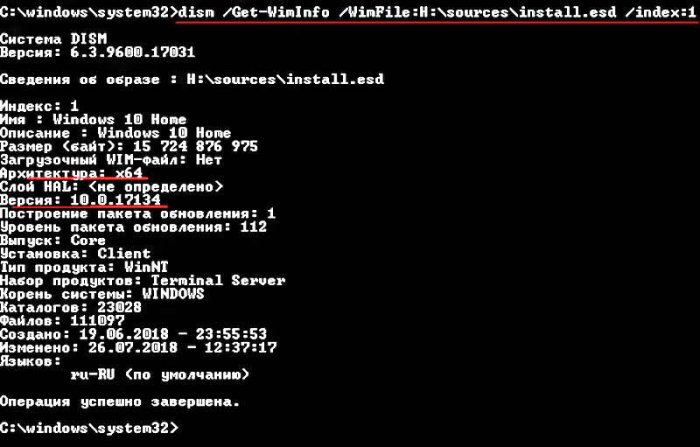

Просмотреть эти данные можно с помощью Command line interface. Открываем командную строку администратора и вводим команду:

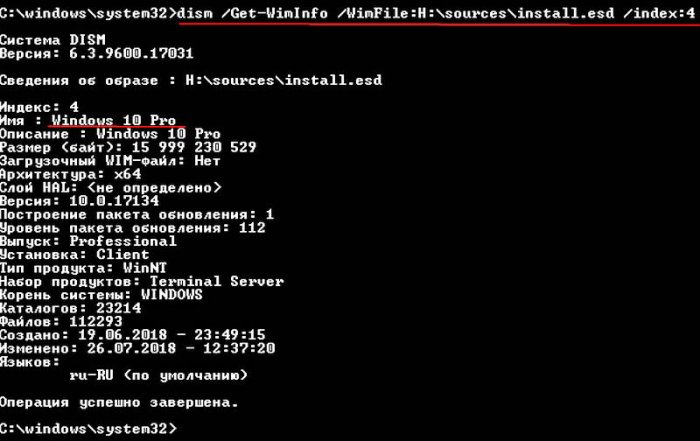

dism /Get-WimInfo /WimFile:H:\sources\install.esd /index:1

где H: — буква виртуального диска.

index:1 — номер индекса операционной системы — Win 10 Home.

С помощью данной команды мы сможем узнать номер сборки, имя, выпуск, архитектуру и другую информацию о сборке OS. По номеру сборки можно узнать номер версии OS (сборка 17134 относится к самой последней версии Windows 10 — 1803).

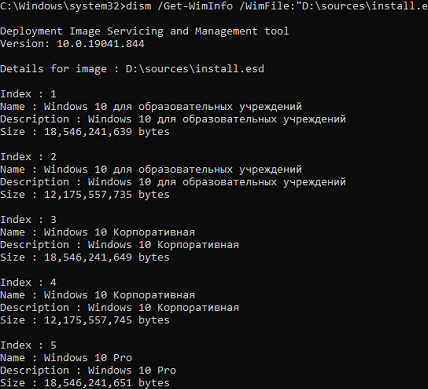

Напомню вам, что все ISO-образы Windows 10 включают несколько изданий (Home, Single, Pro) и просмотреть содержимое ISO можно командой:

dism /Get-WimInfo /WimFile:H:\sources\install.esd

Если в первой команде: dism /Get-WimInfo /WimFile:H:\sources\install.esd /index:1 изменить номер индекса, то откроется информация о выбранном вами издании Windows.

- Примечание: В более ранних дистрибутивах Windows 7, 8.1 вместо файла install.esd может быть файл install.wim, в этом случае в приведённых командах Command line замените install.esd на install.wim.

При скачивании образов ISO Windows 11 и 10 со сторонних сайтов, даже если они обозначены как оригинальные, у некоторых пользователей может возникнуть вопрос: а действительно ли это так?

Ответить на этот вопрос сравнительно легко, сверив контрольную сумму образа с контрольными суммами оригинальных образов, о чём и пойдёт речь далее в статье.

Определение контрольной суммы SHA-256 образа Windows

Для любого файла можно посчитать контрольную сумму или хэш, подробнее о которой в инструкции Как узнать контрольную сумму файла в Windows. Контрольную сумму можно определить по нескольким алгоритмам, для каждого файла (набора байтов) она будет уникальной и именно с её помощью можно определить оригинальность образа Windows.

Всё, что потребуется — узнать контрольную сумму SHA-256 для файла ISO и сравнить её с контрольной суммой для оригинального образа. Для подсчета достаточно выполнить следующие шаги:

- Запустите Терминал Windows или Windows PowerShell, сделать это можно в меню по правому клику на кнопке «Пуск».

- Введите команду

Get-FileHash "путь_к_образу.iso"

и нажмите Enter.

- Дождитесь завершения вычисления контрольной суммы (может занять некоторое время, поскольку обрабатывается не малый по размеру файл).

Теперь у вас есть хэш SHA-256 вашего образа ISO, что с ним делать дальше? К сожалению, официальных списков контрольных сумм Windows на сайте Майкрософт нет (кроме версии Enterprise), но вы можете использовать один из следующих методов:

- Скопировать полученную контрольную сумму (выделить в окне PowerShell, нажать правой кнопкой мыши, выделенные символы окажутся в буфере обмена) и выполнить поиск в Интернете. Для оригинальных образов вы с большой вероятностью найдёте её в сторонних список вариантов образов и их хэшей. Например, для актуальной на момент публикации материала русской версии Windows 11 ISO контрольная сумма —

0812CAA1BB47BFB916EE66D34EA9A8E673CC1AA200212483FC54CED0D885FC99

и она легко находится в сети.

- При загрузке образа с официального сайта с подменой агента браузера или при открытии официального сайта с устройств, на которых установлена не ОС Windows (второй способ в этой статье, аналогично для Windows 11 и 10) после выбора версии, языка и нажатия кнопки «Подтвердить» ниже списка образов будет ссылка с информацией о проверки загрузки (Verify your download), включающая контрольные суммы SHA-256 для актуальных образов на разных языках. К сожалению, сейчас этот метод не работает для пользователей из РФ по причине блокировки загрузок для них.

Учитывайте, что описанное сработает для образов, которые были скачаны именно как готовые образы ISO. Если же вы создавали ISO с помощью Media Creation Tool, вы можете быть уверены, что он оригинальный (при условии, что сама утилита скачана с официального сайта), но вот контрольная сумма у него будет отличаться от таковой для известных оригинальных образов.

Причина в том, что утилита скачивает отдельные файлы, из которых затем «собирает» образ и итоговый файл ISO может каждый раз отличаться (если сравнивать их по байтам), кроме этого, в зависимости от способа загрузки ISO в образе может находиться файл сжатый install.esd или не сжатый install.wim, что также делает файл отличающимся.

В этой статье рассмотрим, как с помощью DISM и PowerShell разобраться, какие образы Windows (версии, разрядности, редакции, языки) хранятся в ISO или WIM файлах. И если в имени ISO файла не указана версия и билд, то сложно понять какая версия Windows находится внутри. В этом случае проще всего придется смонтировать ISO файл с установочным образом Windows и получить данные из установочного файла install.wim.

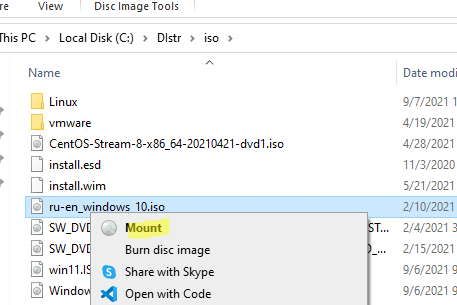

Щелкните по ISO образу правой клавишей и выберите Mount.

Перед вами откроется окно содержимого виртуального диска, в который смонтирован ISO образ Windows. Перейдите в каталог Sources и найдите установочный файл с образом Windows. Файл называется install и может иметь одно из следующих расширений:

-

install.wim -

install.esd -

install.swm

WIM это стандартный формат установочного образа Windows. ESD – сжатый образ. А SWM используется, если нужно разбить большой WIM образ на несколько файлов размером менее 4 Гб, чтобы они поместились на файловой системе FAT32 при создании установочной флешки.

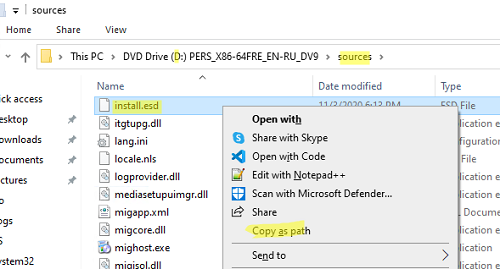

Зажмите на клавиатуре Shift, щелкните по файлу install.xxx правой кнопкой мыши и скопируйте путь к файлу, выбрав Copy as path.

Откройте командную строку с правами администратора и выполните команду (в качестве пути к файлу используйте путь из буфера обмена):

DISM /Get-WimInfo /WimFile:"D:\sources\install.esd"

Перед вами появится список редакций (Education, Home, Enterprise, Pro и т.д.), доступных для установки из этого ISO образа Windows. В нашем примере из этого образа можно установить 5 разных редакций Windows. У каждой редакции есть индекс, по которому можно получить информацию об этом образе.

Можно удалить ненужные образы из wim файла по этой инструкции.

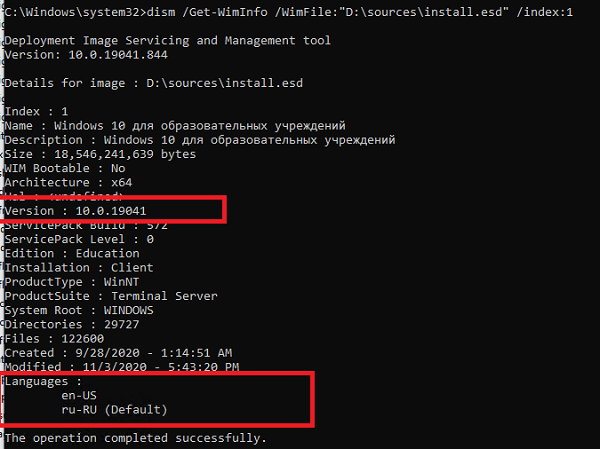

Чтобы получить информацию о версии (билде) и доступных языках Windows в WIM/ESD файле в редакции с индексом 1, выполните:

dism /Get-WimInfo /WimFile:"D:\sources\install.esd" /index:1

В нашем примере вы определили, что это Windows 10 2004 Education (Version: 10.0.19041), в установочном образе доступны русская (ru-RU) и английские (en-US) версии.

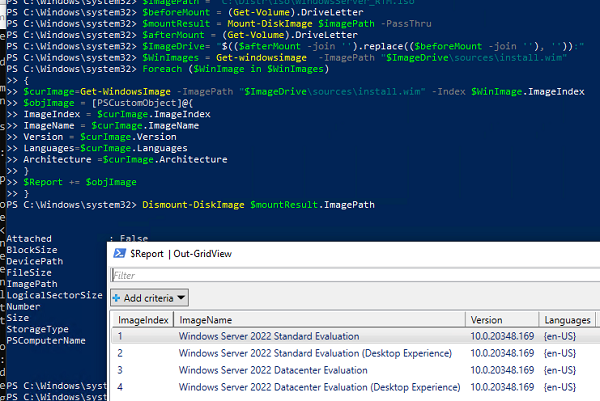

Также вы можете получить всю информацию о версиях и редакциях Windows в установочном ISO файле с помощью простого PowerShell скрипта, который все делает сам.

Задайте путь к ISO файлу:

$imagePath = "C:\Distr\iso\WindowsServer_RTM.iso"

Смонтируйте ISO образ:

$Report = @()

$beforeMount = (Get-Volume).DriveLetter

$mountResult = Mount-DiskImage $imagePath -PassThru

$afterMount = (Get-Volume).DriveLetter

$ImageDrive= "$(($afterMount -join '').replace(($beforeMount -join ''), '')):"

Вы получили букву диска, куда смонтирован образ (буква назначилась автоматически, если нет смотрите как это починить здесь).

Теперь получим информацию о версиях Windows в файле install.wim или install.esd:

$WinImages = Get-windowsimage -ImagePath "$ImageDrive\sources\install.wim”

Foreach ($WinImage in $WinImages)

{

$curImage=Get-WindowsImage -ImagePath "$ImageDrive\sources\install.wim” -Index $WinImage.ImageIndex

$objImage = [PSCustomObject]@{

ImageIndex = $curImage.ImageIndex

ImageName = $curImage.ImageName

Version = $curImage.Version

Languages=$curImage.Languages

Architecture =$curImage.Architecture

}

$Report += $objImage

}

Отмонтировать ISO образ:

Dismount-DiskImage $mountResult.ImagePath

Можно вывести результат в таблицу Out-GridView:

$Report | Out-GridView

В результате мы получили красивый список образов Windows в ISO файле и их версии. В нашем примере в ISO образе оказался Windows Server 2022 RTM.

Теперь Microsoft предоставляет значения хеш-кода SHA256, чтобы подтвердить, что ISO-файл Windows 10 оригинальный, не был подделан, поврежден или изменен, и вот как проверить загрузку.

Проверка хеша в Windows 10.

Начиная с версии Windows 10 2004 (обновление за май 2020 года), Microsoft начинает предлагать хэши, которые помогут вам проверить целостность данных и подлинность загруженного файла ISO для Windows 10.

Хеш — это математическая подпись (текстовая строка), которая рассчитывается с использованием криптографического алгоритма (SHA-1, SHA-256, MD5) для данных фрагмента. Если какое-либо изменение произойдет после того, как контрольная сумма была вычислена, значение хеш-данных также изменится.

В этом случае хэши SHA256, которые предоставляет Microsoft, позволяют использовать PowerShell для проверки того, что загружаемый ISO-файл Windows 10 не был подделан или поврежден.

В этом руководстве вы узнаете, как проверить целостность и подлинность файла ISO Windows 10 версии 2004.

Как проверить, что Windows 10 ISO не был поврежден или подделан.

Чтобы проверить контрольную сумму ISO для Windows 10, выполните следующие действия:

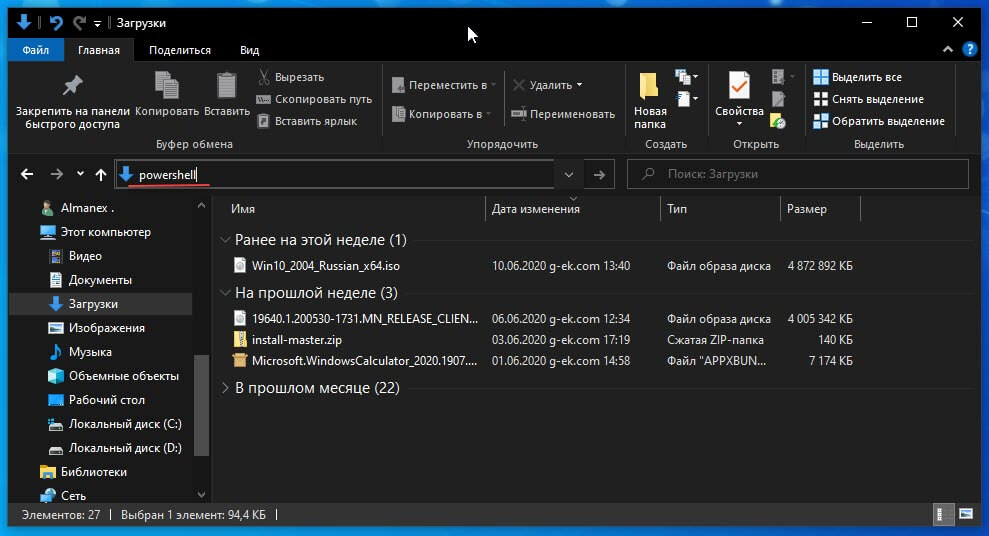

Шаг 1: Откройте Проводник.

Шаг 2: Перейдите к папке, содержащей файл ISO Windows 10.

Шаг 3: Введите следующую команду в адресной строке и нажмите Enter:

powershell

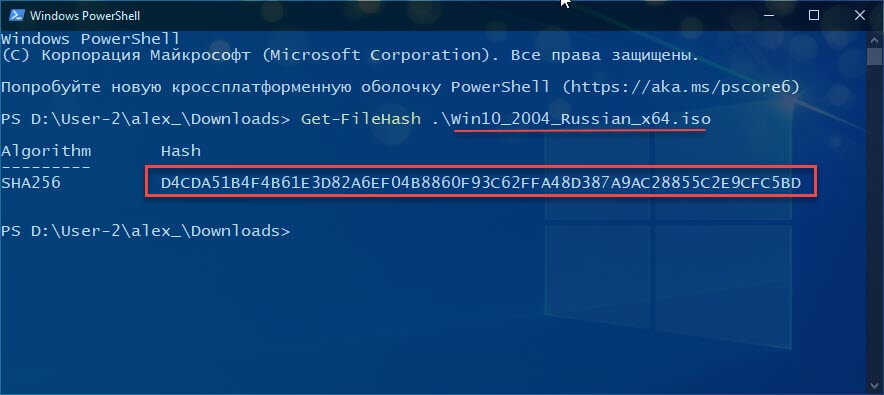

Шаг 4: Введите следующую команду, чтобы проверить SHA256-хэш ISO-файла Windows 10, и нажмите Enter:

Get-FileHash .\Win10_2004_Russian_x64.iso

Совет: в данной команде обязательно измените имя файла (Win10_2004_Russian_x64.iso), соответствующим вашей загрузке.

Подтвердите результат хеширования на основе хешей, предоставленных Microsoft.

Например, D4CDA51B4F4B61E3D82A6EF04B8860F93C62FFA48D387A9AC28855C2E9CFC5BD должен быть результатом контрольной суммы при проверке файла ISO для 64-разрядной архитектуры Windows May 2020 Update (на Русском языке), а 58665BFE9DAF754708A8C6D8348BFA46C26D7017EB78F5C425589ADB70393C64 результатом контрольной суммы при проверке файла ISO 64 бита Windows May 2020 Update (на Украинском языке).

Если выходные данные совпадают, то вы можете быть уверенны, что файл ISO не поврежден и является подлинным.

Windows 10 версия 2004 SHA256 хэш-значения.

Вот список значений хеш-функции для каждой архитектуры и языка Windows 10 версии 2004:

-

Arabic 64-bit: 869BA1848C444140C87A6995A136ED8CD7F14DFE69907023BACF430229770D02

-

Arabic 32-bit: 0BA24CF7E94FBFDC0666FE01D082EEFCDB48940D2462C8C584E237CB7B42DA05

-

Bulgarian 64-bit: B6C88B2CB1618C83D2DB59DC79BB4935F8EFC3DC5279AE9C7A4A6B2D7B62A6A0

-

Bulgarian 32-bit: 211D2044E4A90C363E76EABF395EBF6638560F06655C5C397C2525D317787E24

-

Chinese Simplified 64-bit: E04E4B96B2CBE7A2AFE4889630958B46CD70F5DFF39A8283E8AD106C3D2F75B5

-

Chinese Simplified 32-bit: 325D3B31FFB86586572997CF036A615244AC073879F977BFB0F0467E5F0B5169

-

Chinese Traditional 64-bit: 4975BB3A9BB0FEA8DA772E366836E48E33EBA4DB0E7513C1E0F3A3087607C439

-

Chinese Traditional 32-bit: 25ACE770E8FD366AE0C861B0E01561CB5DEBD537ABB181584EE7EF16938022EF

-

Croatian 64-bit: 497151C206697842712A63637ED702A1AF05CBEC73A728D8CD341BBA1FCC9ACF

-

Croatian 32-bit: 4F6178F8FB17E8D0AAB2554355D68D05AFA918402B2B5762F72F68EC4B553D61

-

Czech 64-bit: 673927697D64316CCA7BE258ABFA07F6C861317B404D10AA6A77EBDB1395026F

-

Czech 32-bit: F9F8F881F8F71D3186C3963BDD85A734C0634EAFEDACC7E4C461A12C2C31893A

-

Danish 64-bit: 2281062E4013AAD18320B53A8192D0F0C03C7A0D2D12F674E9BC8FE0E0B3C59E

-

Danish 32-bit: A6D29392006DD9629640F39B4AD1BC92B81C9116EC15AEC59713D6D99770543C

-

Dutch 64-bit: 059D59BFB72260DEC0981C0747190FEB6FA7911E6653F071FACE0B91490FE84A

-

Dutch 32-bit: D37E044F03F5C27164731213C19B08C4655ACAE3D55B4D1D82867ED1675E7D6A

-

English 64-bit: A9EFD2329ED805A6A58E0E0101F9B22AD4031E80E2C663C571CD004DB26D2F31

-

English 32-bit: 34DEDA035093417D811DBE4A6EB4CCB6A5D9E86F586395C93DE3C73D5D9B5D2B

-

English International 64-bit: 4D7D73409B36E44462C690EC58AE0DC6846B01307799432FBD542388D4AD30E7

-

English International 32-bit: 982E7E93B31CB5790DAEF5CB4C48A0A18A993333C43AEEC94970883E049BA324

-

Estonian 64-bit: EC0991DE5189D54312B93AE61187836299C109C167D48C3BDF9771AC5CC4402B

-

Estonian 32-bit: C33BCAA592C563636B5C69517F3904E7D0436ED9FDA5201756C5694A48AA6E2A

-

Finnish 64-bit: 35008D60E05E99A27D8FFD0F9BF91CA0CF1ABD293AD02A8A4B6A6680567498F9

-

Finnish 32-bit: C5276BD1580EE4FA9D23B27D6108DA0CDEA36FA972AE51BCF850F622221A2539

-

French 64-bit: 567EAB53626F7865F93D96BDCCC61C5D63F5B95F6CC9C82CA6AABF5282BEED90

-

French 32-bit: B717494E2C8D63E7DA0A1537A45EC5EE0F3C4F3DCAD488AD444A0779DAF3B8B3

-

French Canadian 64-bit: 84F7792CF7C2F5CBF963C54494FD4B51F097F201B93E4DFC966A21D9EE262A68

-

French Canadian 32-bit: 8FE59E2E703952F4EC58AC084EC7F9DB48B647B8101631DF8FA741275B849061

-

German 64-bit: 17C710909A722392A32B3A4364471838588C2F408B4B6DBCDCE990F0547F1074

-

German 32-bit: 83C5C496424BB6D8775C5AFEA92DD893E4DBB7AE2D6DA0BEFC85605B77AD5178

-

Greek 64-bit: E8B637253D1CD4EE6AA0C1562C1AE5C80C7250614D35FB39A4B6D1CB431B80A5

-

Greek 32-bit: 3FD3717399E2223401AAF0F14DF68139488AD3F80567954FB12C5C94F01F2432

-

Hebrew 64-bit: EE314732FBBB9EB2A8E58B32F63747432C9C45317EAD06E46E037B25F90CF618

-

Hebrew 32-bit: 6AB6B03E2AC85609F7F80970B622EBED4C3E0D3893FFC77D6B7F76BCC94DC5CC

-

Hungarian 64-bit: 0EA3DD7EECF65BA355E0961311B5659C13474B36F3A517F336D34D7E1A4C7139

-

Hungarian 32-bit: E49CF557B7CBF072BBCF1CD35271B37CCAF87819670290ECDE30DE1FD6B0E888

-

Italian 64-bit: CA6DE4BF66E1DBB83612D6DD34E554403DB1208439D8F28EC151565E4A9F4028

-

Italian 32-bit: DB3D52F36B1E718C9B01AA3761F75C107A9D5922705D45C9E89C166ABD0B7B14

-

Japanese 64-bit: 6FEC5075735660F482405C2AA0283EA76C70F88AAAE20E05A26E836B95BB8998

-

Japanese 32-bit: A33266C617E21FCE9D29A43684866EF3C9A24ACB3B48806A9729CAC099C96189

-

Korean 64-bit: DC03ECB2B5090BB219DE90091361CCFA0E5310C5EDCDEE9A0EAE3E42BE81804E

-

Korean 32-bit: 7DB4E81418210C79CE6AF9D85FB6E48ECAAB37D1DBB35B5156DCEA8C82C5706D

-

Latvian 64-bit: 06379A910F38AC29C7A81961049B1381E7FD8CA53BB4F1BABB07692DC932ED95

-

Latvian 32-bit: D36E4B6688259E7651C5EEEA6B97A7E48D07049AE2EB87D5B5CE20CAE48EECE7

-

Lithuanian 64-bit: C9374915B6E6695EABCF8EAD5F4335B58D47EB2A4096B74198CF8ADE7FE33720

-

Lithuanian 32-bit: A58EDDC8B2ACD78A3B418E7FC5DB831350D6776953E119D5F0476544186162BC

-

Norwegian 64-bit: 248EB95D23A5B06203C2ED605F9AC3BF778EC3953DA7AF76C3F5B38F6DB59198

-

Norwegian 32-bit: 956F5CA9EDD36880C9CDE425B11BD710F1440A3BEDE4071246A927BAE5F49E92

-

Polish 64-bit: EF21D12C098017615BFC9A325A7244576654C4C6834934CB6D1658AB981D6501

-

Polish 32-bit: 2B646F0566745600216B76BE163C409B1A8DEB2205CABEBA8A12DBD2961F4E8E

-

Brazilian Portuguese 64-bit: 9F8AB79DCC6628C6DF6EC633890EA841AB2446BA25A414E7BD947D75BAC82CCD

-

Brazilian Portuguese 32-bit: 9D121F073AA068BAFD8B6425C721CB8D923C76A8BD9714D9723B195726BD5BF0

-

Portuguese 64-bit: 81D02C6B6553A842DFEB28EA3A4E1C7714DC9CA1852FC0F348FE8047AD822EF0

-

Portuguese 32-bit: 2E8945C774C9D47DDBC7B4E244E15DE869D534D1F834856A04C93DD79477C3E0

-

Romanian 64-bit: 8C505C9203516CCDE25429683CEFFA706ABE29DB507FDED344EFCDC58592BF7A

-

Romanian 32-bit: 18A621A73EB68D8B04F46BB5023D182F1A96C84D72371C63A23926A82CC8AA43

-

Russian 64-bit: D4CDA51B4F4B61E3D82A6EF04B8860F93C62FFA48D387A9AC28855C2E9CFC5BD

-

Russian 32-bit: 0DC53C74F861938E47490861DC1AA4F917BD4C567173C1B43B14B9999E363B0C

-

Serbian Latin 64-bit: 261494434A95D5A03F251AF32A52621A5ABA6776DC84B2ED6D748C862F0B14FA

-

Serbian Latin 32-bit: 748E16E39CF61EEC0999FFE10C420A0DC071038CDD379895966AC2C4BD16DC68

-

Slovak 64-bit: 6E9B813E01032B0D22D682EB9914CB1C4E4880797B11A98E808788ABDB653948

-

Slovak 32-bit: E4906F6F7A6FAD9675106463D76C2A78AD77107F8CFD86BCD4595C50D95C0E70

-

Slovenian 64-bit: 35174A0080D1EAA8CD619591E54ED10E4D5549166F029BF7A6729EEF2532F7FB

-

Slovenian 32-bit: 779A879244063C9BBE11EC02F17383AD265F11D775C3C001DC23E8818F14820A

-

Spanish 64-bit: 443CFA90E2D0A8FCA281294997C9C9CA605D33FC78A010B39F04728E64C0B343

-

Spanish 32-bit: 7C14C8FA47E48D24E9CD777DF6B079352CB6F37079382645875569DDBEBA1964

-

Spanish (Mexico) 64-bit: 78814BF445C237F58556B18008FDAC64E32B16B2400C04EE17BFA79E8CC4319A

-

Spanish (Mexico) 32-bit: D0A86807136F13B3EB483A524DBCB156CDFF573036F3330D5FB7975BE812F31F

-

Swedish 64-bit: 29943DF2747F37CF20FE3D08D729F50638486A8E0D95366227A0C5B6427337FC

-

Swedish 32-bit: E916B76AF280E14FD00CF2D067A14D9A0B14E76AFF60853EC80C8115DD48CE48

-

Thai 64-bit: DC897C2AF3AEADA082B28A34B7852D906EAACE00CA232A1F759CAC878CDD9AC1

-

Thai 32-bit: 6EFEA4AA404044C941D7D0B001583808500CF5BCA890A359AB1E6D9DF3F9B754

-

Turkish 64-bit: E099123E84BAD6C89431ABABB6F00A67989E5257D33815B32304D6095D38F50F

-

Turkish 32-bit: AE29E2B65CB52DE482F1BD2204D28CD47A94A02B9D6C85713025AAE1D1893625

-

Ukrainian 64-bit: 58665BFE9DAF754708A8C6D8348BFA46C26D7017EB78F5C425589ADB70393C64

-

Ukrainian 32-bit: 61AE0D59D4B0061930A2CC63C9D738A2620CA6D4A09072B2B663000A3437B38E

Microsoft предоставляет хэш-значения при использовании этого метода для загрузки файла ISO Windows 10.

Итак, вы долго и упорно загружали образ Windows, а теперь хотите убедиться, что по дороге не потерялось ни байта. Или дистрибутив вам принесла добрая фея, и вы хотите проверить, не связана ли она с пиратами. Для определения целостности дистрибутива вам понадобятся две вещи – контрольная сумма и программа для ее проверки.

В 2017 году Microsoft перенесла загрузки с MSDN на новый сайт https://my.visualstudio.com/downloads, где долгое время было невозможно посмотреть контрольную суммы дистрибутива без подписки. Приходилось пользоваться поиском на сайте https://msdn.rg-adguard.net/. Но все-таки это не первоисточник.

Однако в какой-то момент вернули возможность просмотра контрольных сумм на сайте https://my.visualstudio.com/downloads после входа с учетной записью Microsoft.

/blog/wp-content/uploads/windows-checksum.mp4

Это – половина дела.

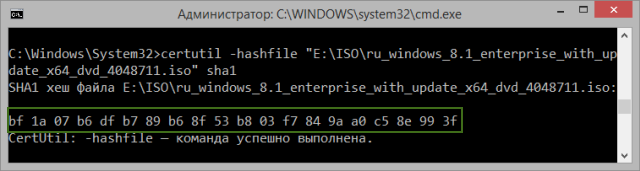

certutil

Утилита входит в состав Windows 7 и новее.

certutil -hashfile [путь к ISO]\имя_файла.iso SHA1

Результат:

Утилита поддерживает хэш-алгоритмы MD2 MD4 MD5 SHA1 SHA256 SHA384 SHA512, любой из которых можно указать в качестве параметра. Подробная справка по команде:

certutil -hashfile -?

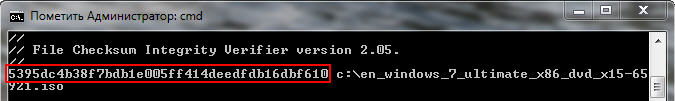

File Checksum Integrity Verifier (fciv)

У Microsoft была собственная утилита командной строки для вычисления и проверки контрольной суммы файлов — File Checksum Integrity Verifier (fciv.exe). Она никогда официально не поддерживалось, но ее можно было загрузить из KB841290 (ныне удалена). Здесь она по прямой ссылке (41 кб). Далее я предполагаю, что вы знаете, куда распакована утилита, и где сохранен ISO-образ Windows.

Достаточно выполнить одну команду в командной строке (Пуск — Поиск — cmd):

<путь к утилите>\fciv.exe –sha1 <путь к ISO>\имя_файла.iso

Например, если утилита на рабочем столе, а ISO-образ в корне диска D, команда будет выглядеть так:

%userprofile%\desktop\fciv.exe –sha1 D:\en_windows_7_ultimate_x86_dvd_x15-65921.iso

А результат – контрольная сумма файла:

Увеличить рисунок

Если не указывать параметр -sha1, утилита вычислит хеш MD5.

Как видите, все очень просто! Вы можете использовать этот способ для проверки контрольных сумм MD5 или SHA1 любых файлов.

Бонус: PsFCIV — модуль PowerShell для проверки целостности файлов на больших файловых ресурсах.

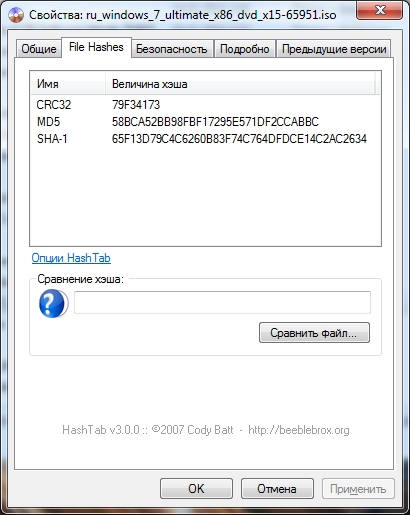

HashTab

Если командная строка вас пугает, можно проверить контрольную сумму более простым путем.

- Загрузите и установите программу HashTab.

- Щелкните правой кнопкой мыши на файле образа и выберите пункт «Свойства».

- Перейдите на вкладку «Контрольные суммы» (File Hashes).