Все способы:

- Способ 1: «Диспетчер сертификатов»

- Способ 2: Оснастка «MMC»

- Способ 3: «Панель управления»

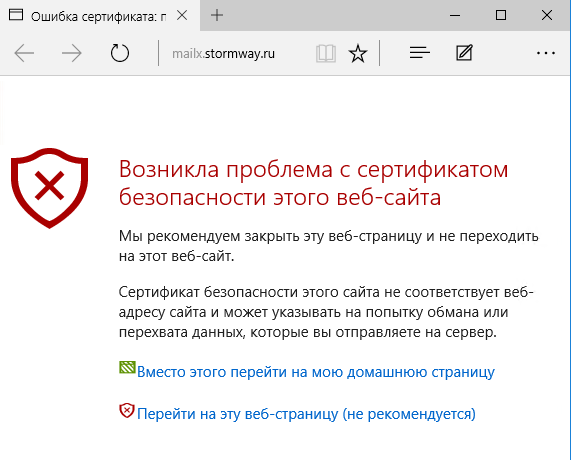

- Способ 4: Браузер Microsoft Edge

- Вопросы и ответы: 0

Способ 1: «Диспетчер сертификатов»

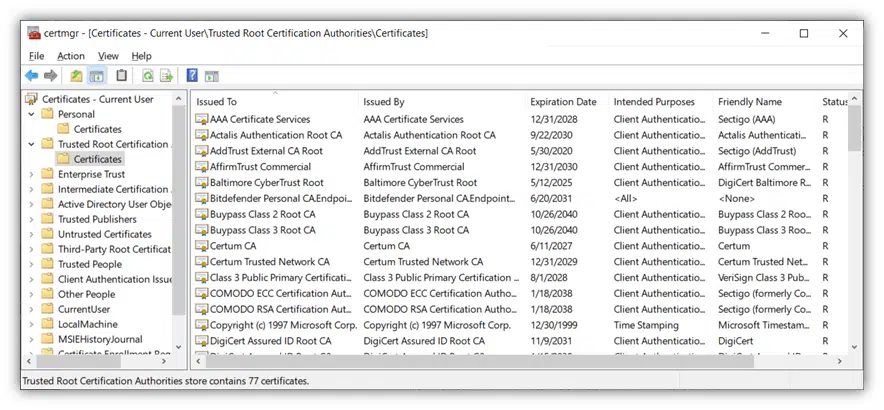

Благодаря цифровым сертификатам пользователь может безопасно обновлять систему через «Центр обновлений» и выполнять другие действия в интернете, например обмениваться данными без опасения, что на ПК попадут подозрительные утилиты или файлы. В Windows 10 предусмотрен «Диспетчер сертификатов», через который можно посмотреть зашифрованные данные:

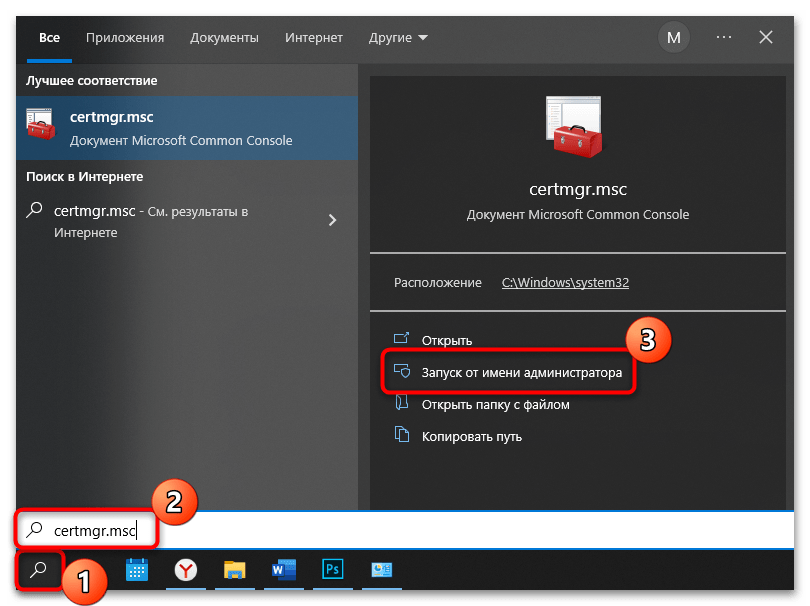

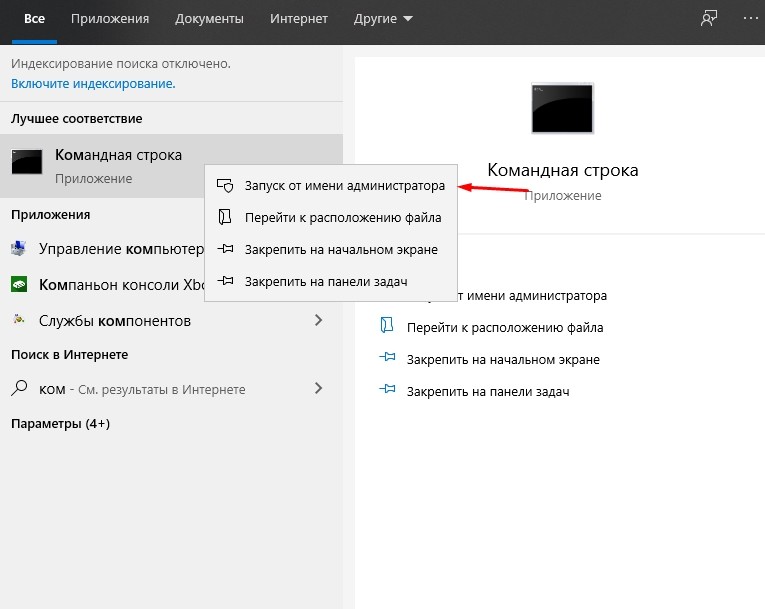

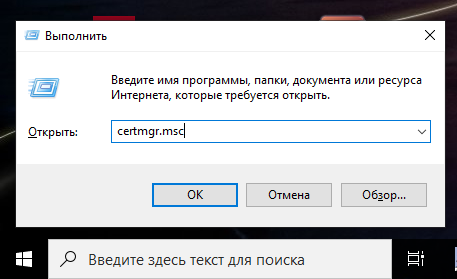

- Отыщите через «Пуск» диспетчер, прописав

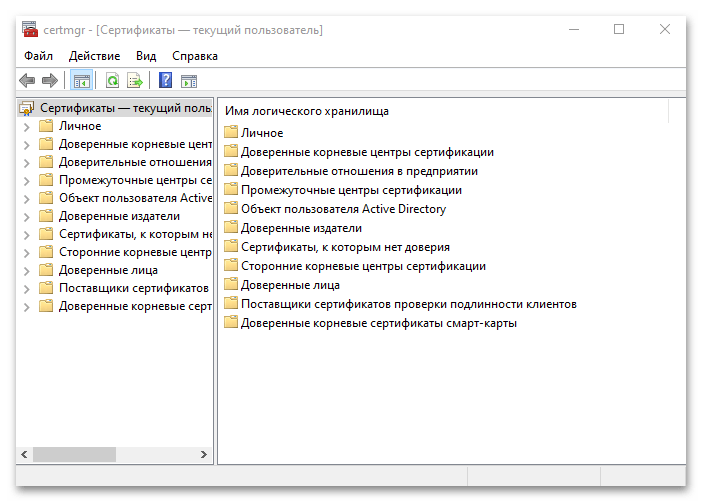

certmgr.msc. Запустите приложение от имени администратора. - На панели слева отобразятся разделы с различными типами цифровых сертификатов.

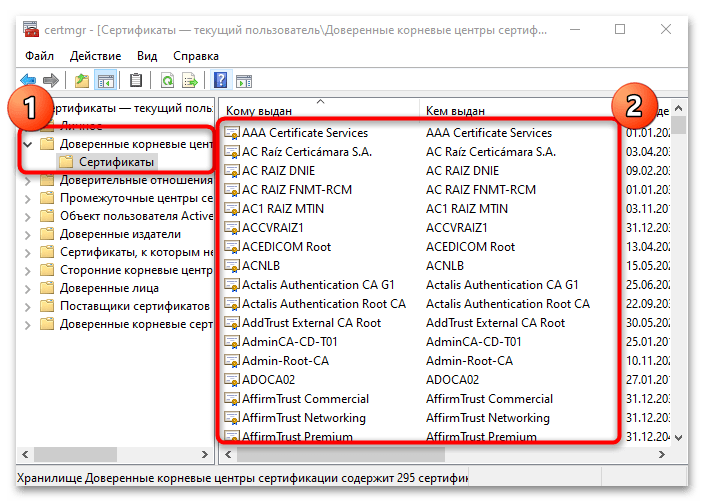

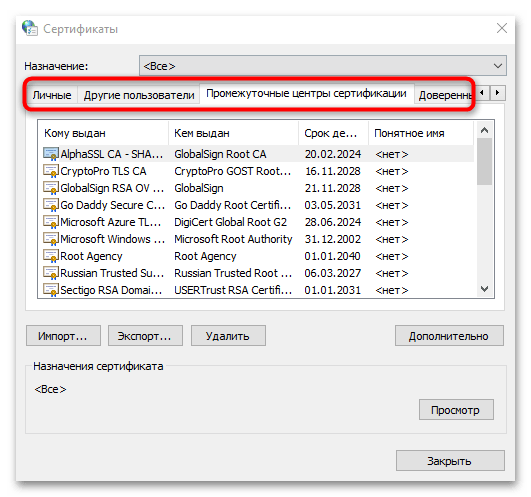

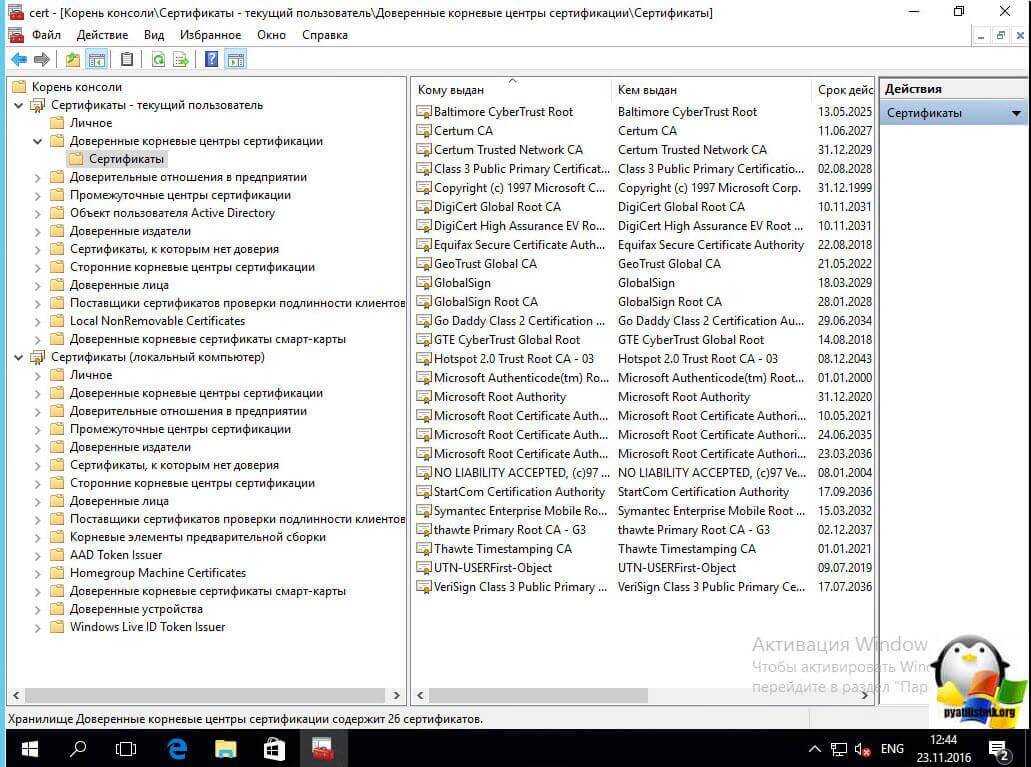

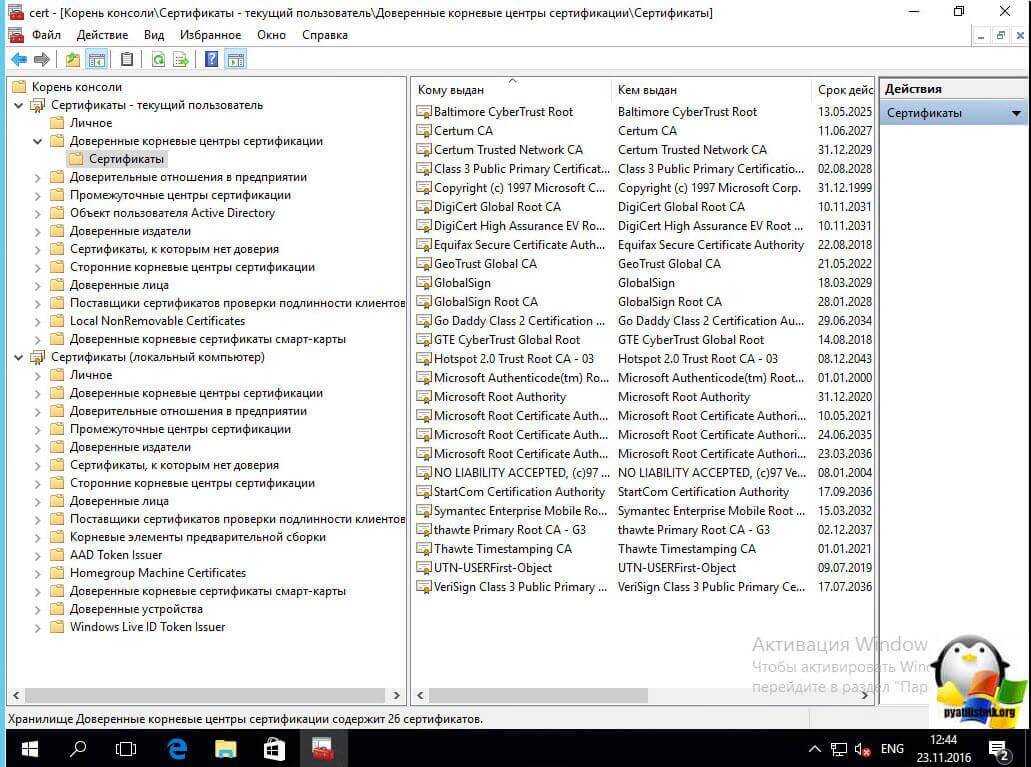

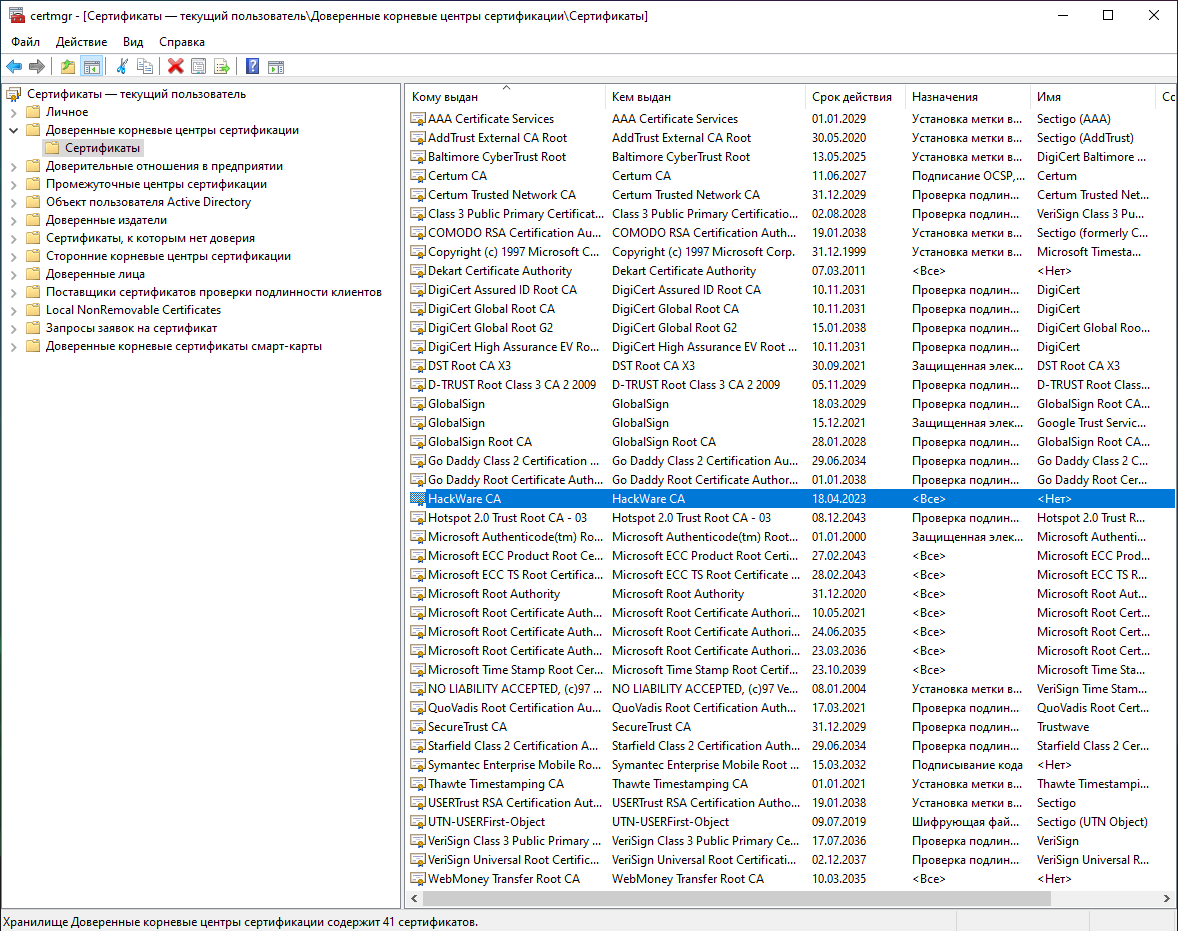

- В каталоге «Личное» по умолчанию сертификатов нет, поскольку пользователь самостоятельно их устанавливает с токена или делает импорт данных. «Доверенные корневые центры сертификации» позволяют посмотреть данные от крупнейших издательств, которые представлены во внушительном списке. Благодаря им используемый браузер доверяет сертификатам большинства сайтов. Это обеспечивает безопасное пребывание в сети.

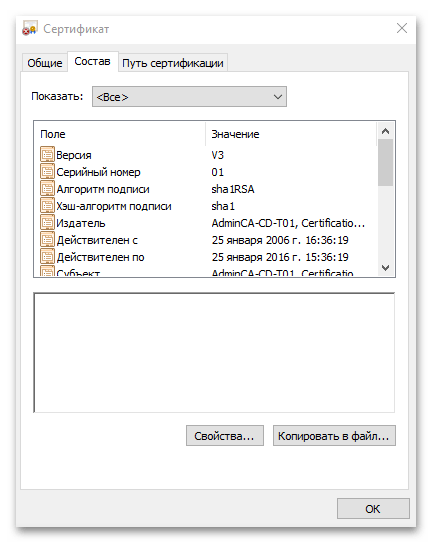

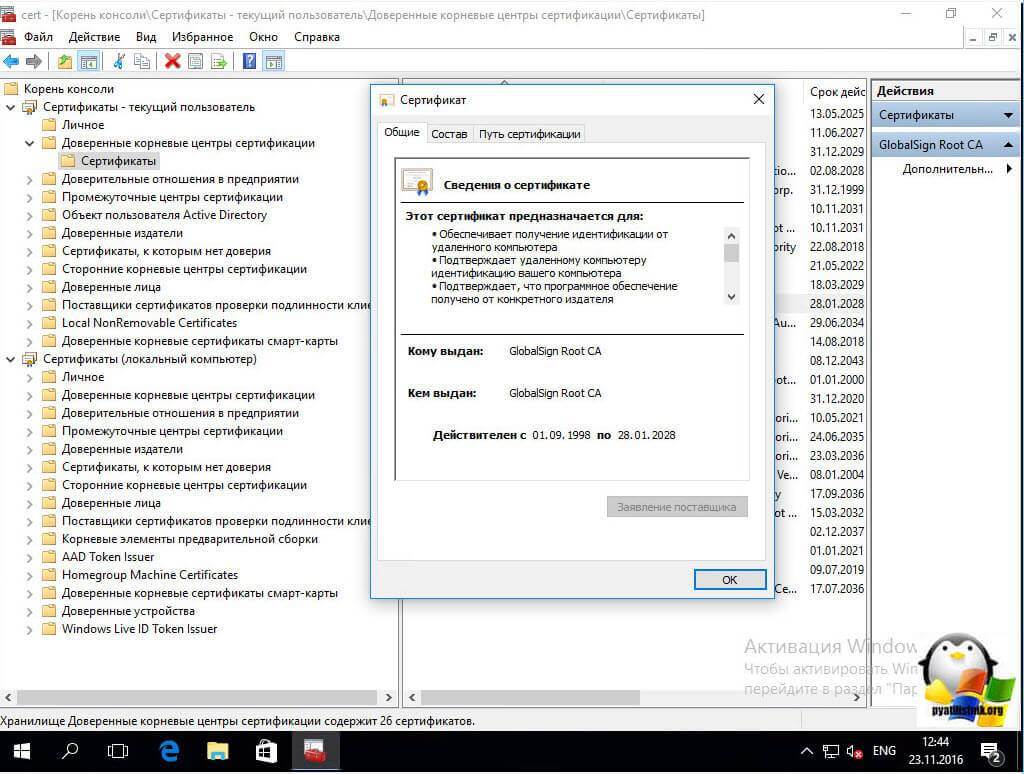

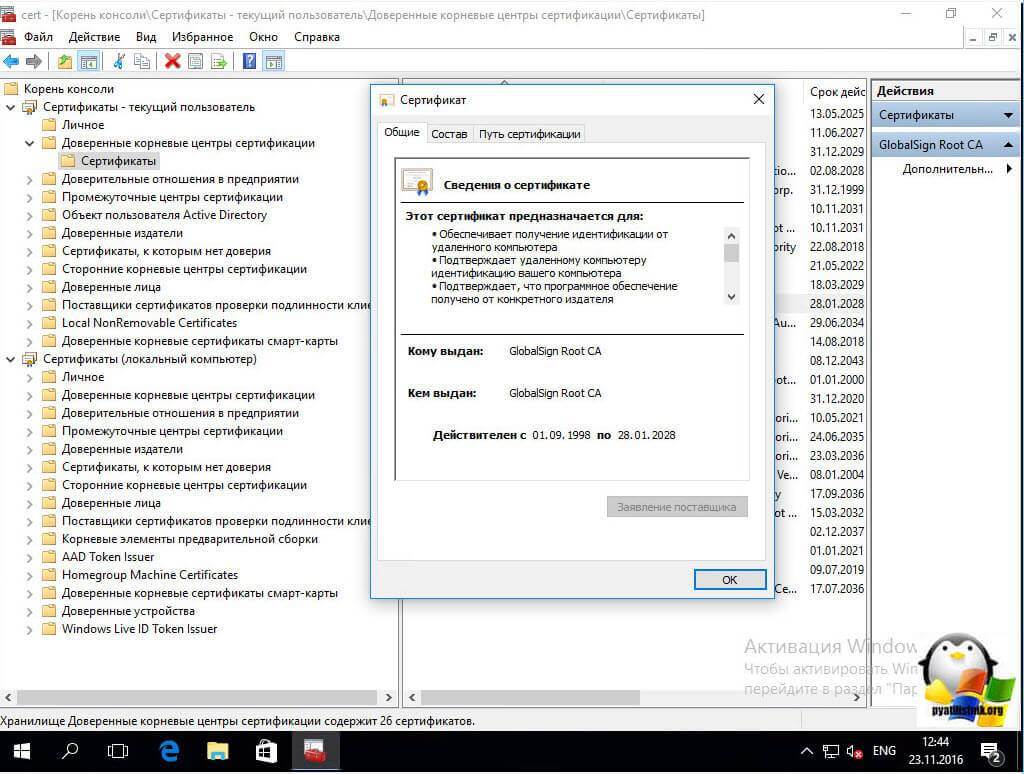

- Чтобы посмотреть содержимое корневого сертификата, дважды щелкните левой кнопкой мыши по его названию. В дополнительном окне есть общая информация, подробный состав и свойства каждого элемента, а также путь сертификации.

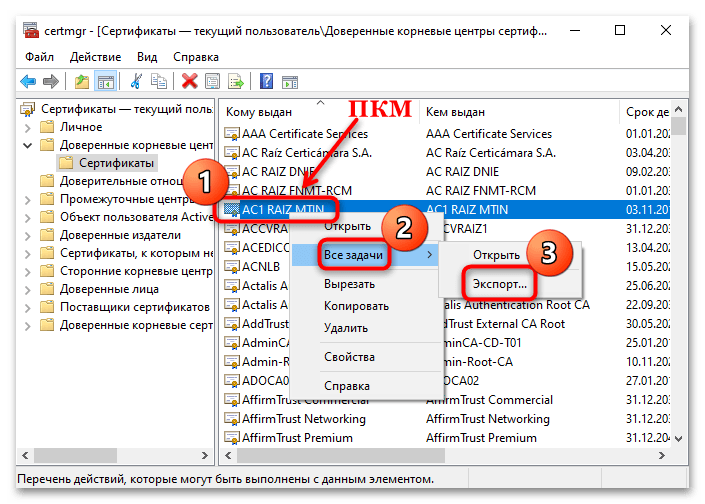

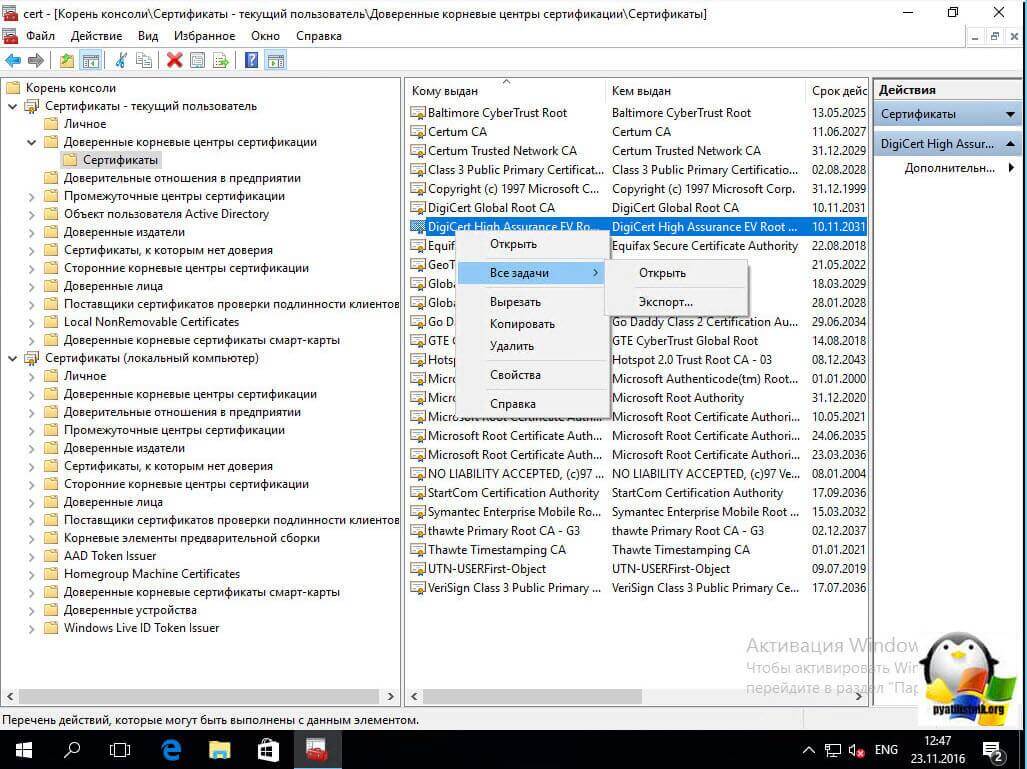

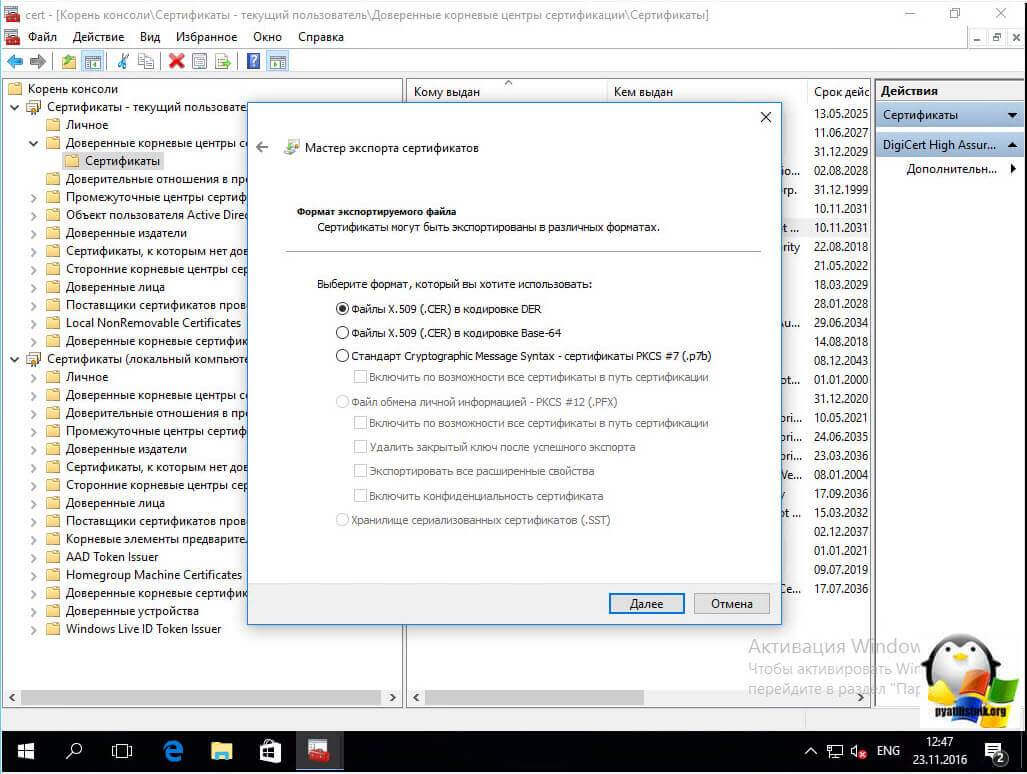

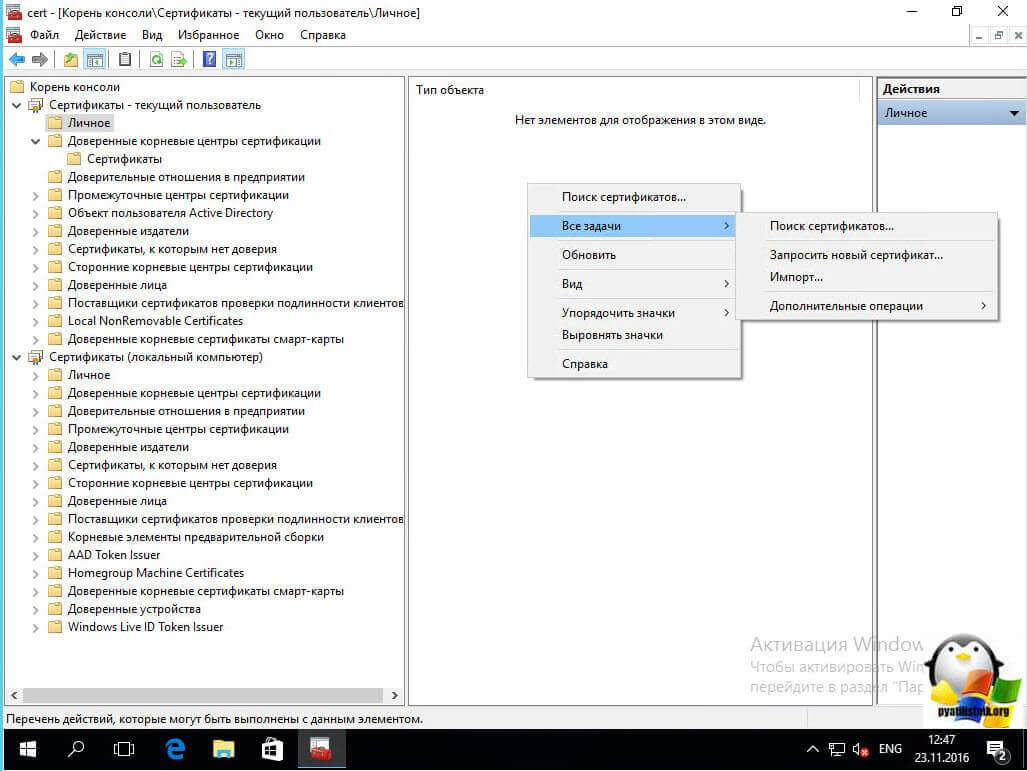

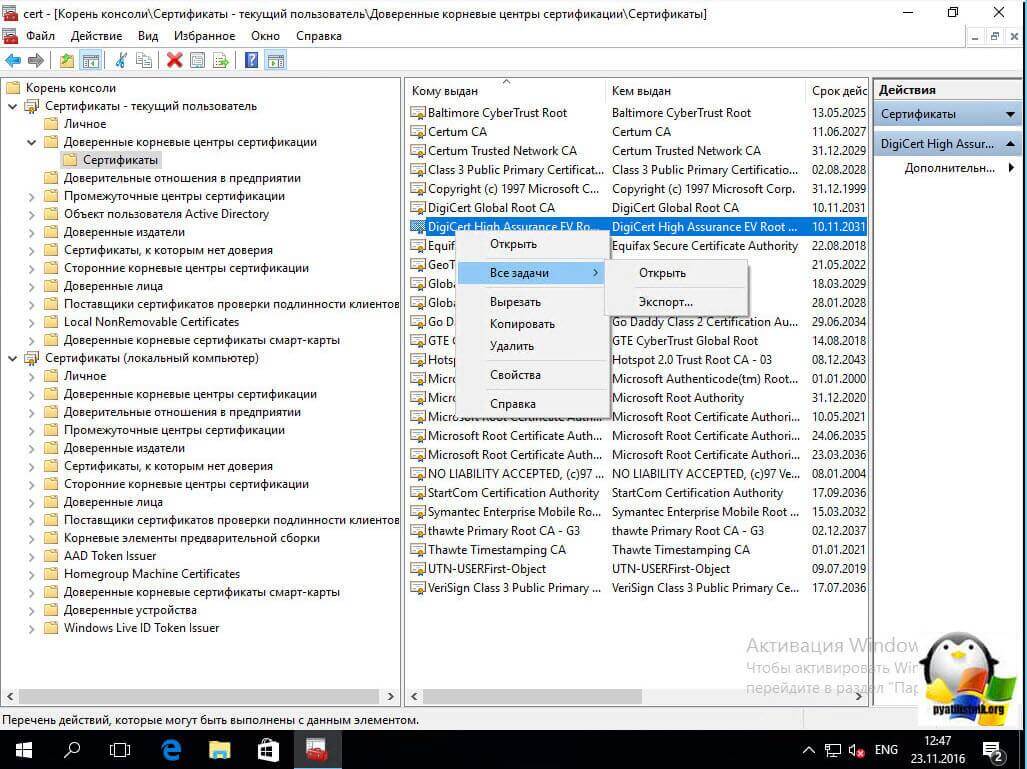

- С помощью «Мастера экспорта» можно скопировать сертификаты в самых распространенных форматах на другой компьютер. Чтобы запустить средство, нажмите на нужный объект правой кнопкой мыши, наведите курсор на «Все задачи», затем кликните по строке «Экспорт…».

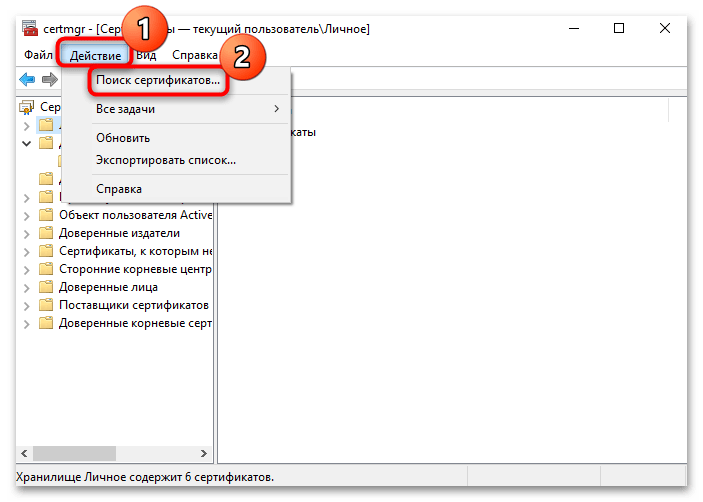

- Для просмотра сертификатов в Windows 10 изучите разделы — их название говорит о содержимом. Зная название зашифрованных данные, можно отыскать их, если использовать вкладку «Действие» и функцию «Поиск сертификатов…».

Способ 2: Оснастка «MMC»

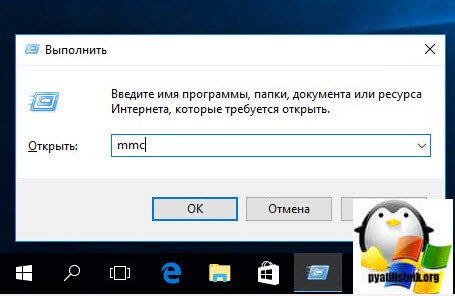

Штатный инструмент «Microsoft Management Console» («MMC») представляет собой графический интерфейс, предназначенный для настройки различных программ. Оснастка является компонентом «MMC», в которую встроен набор параметров модуля ОС или приложения. Просматривать и редактировать сертификаты Windows 10 можно, используя оснастку:

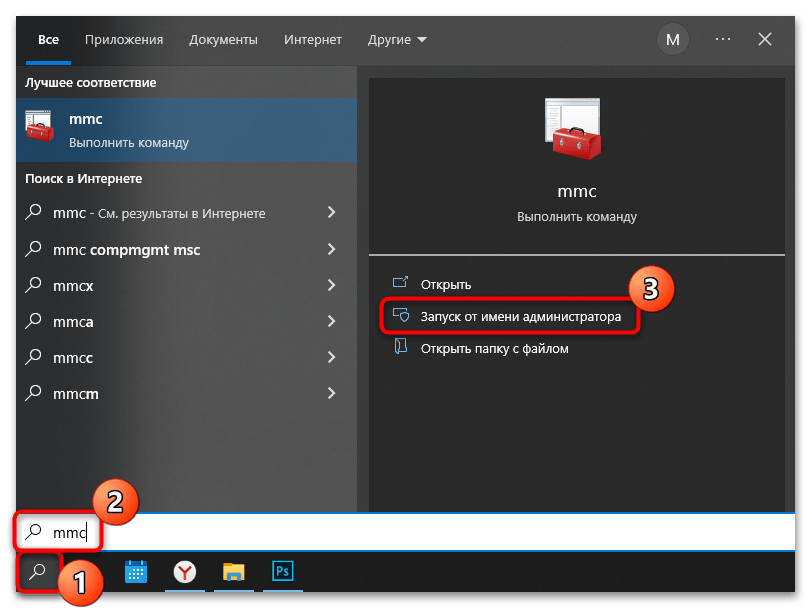

- Через «Пуск» Windows 10 найдите средство и запустите его с расширенными правами: это позволит вручную вносить изменения.

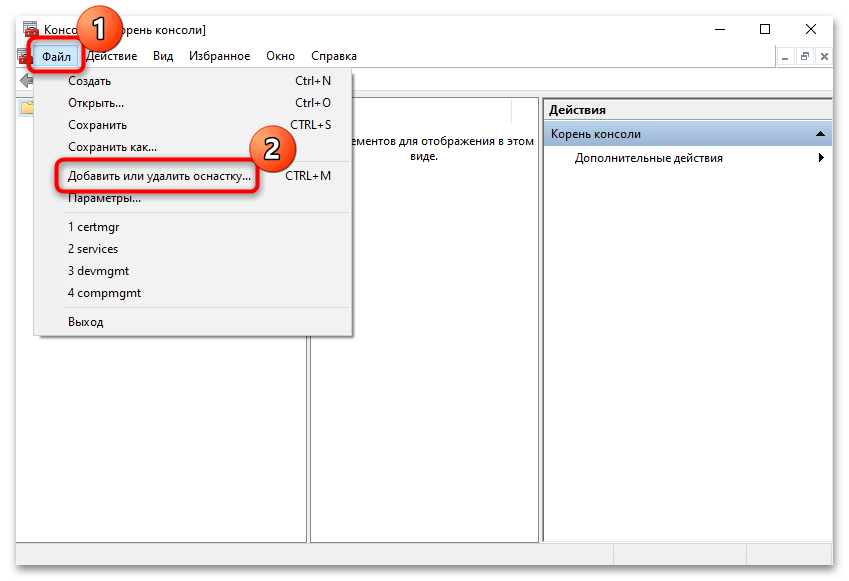

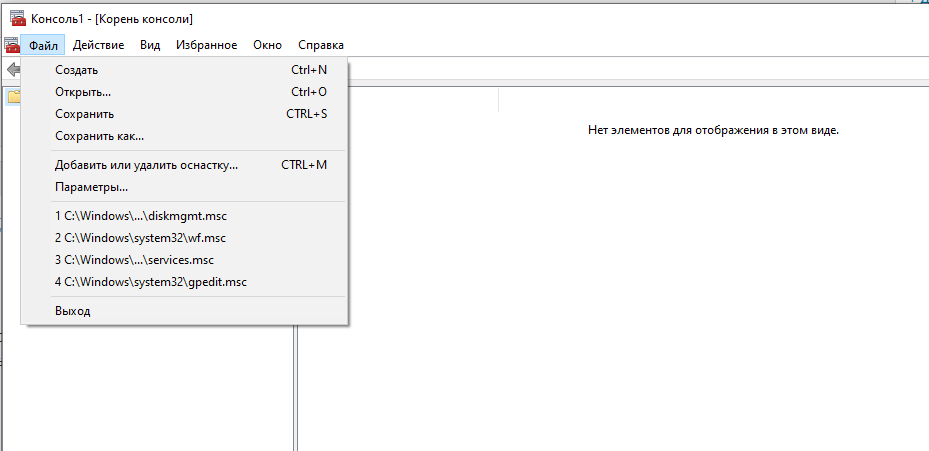

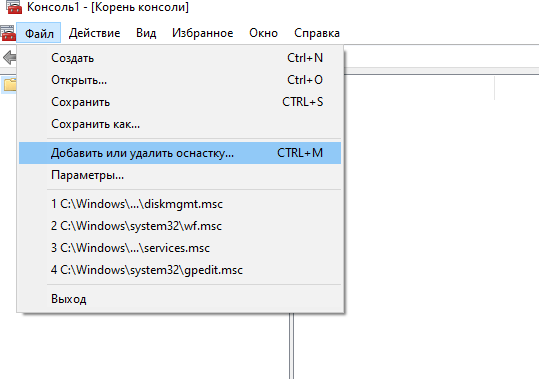

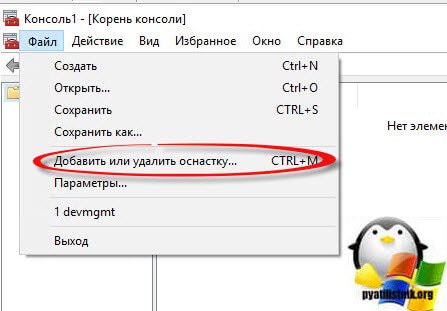

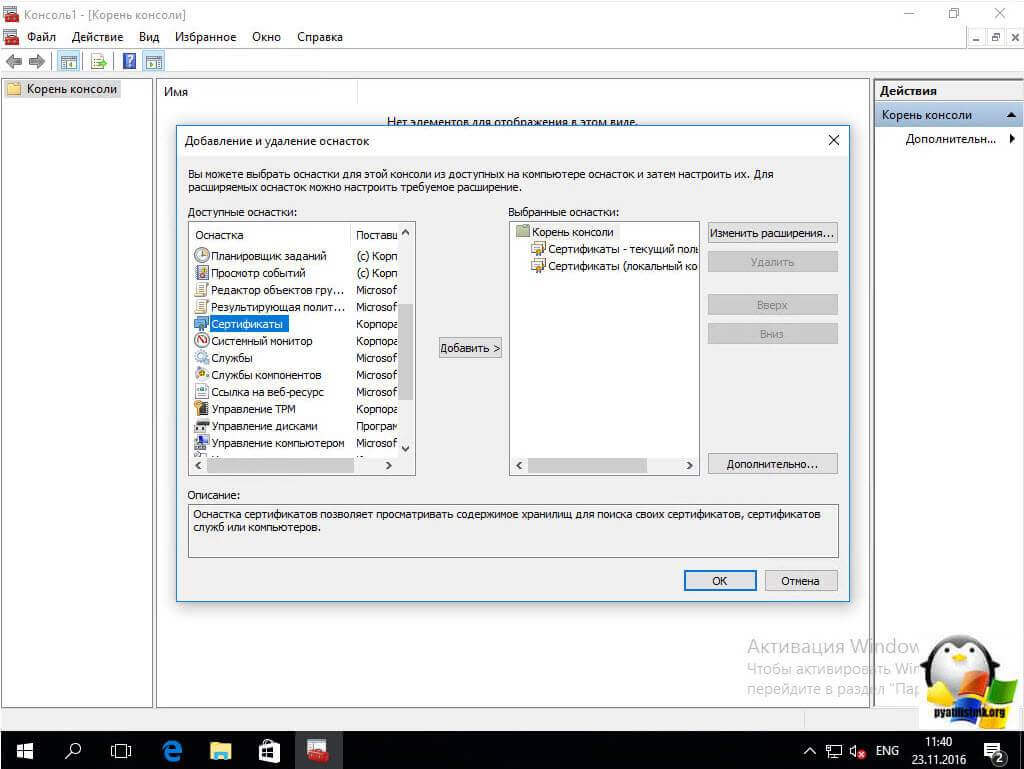

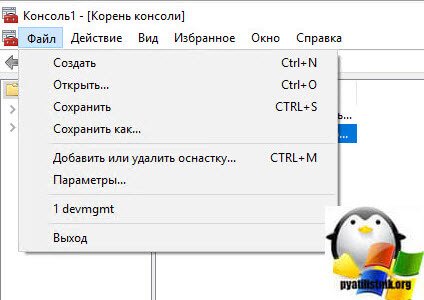

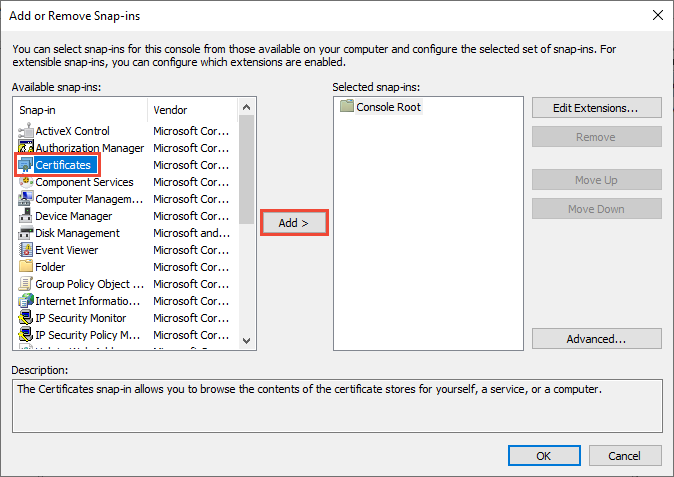

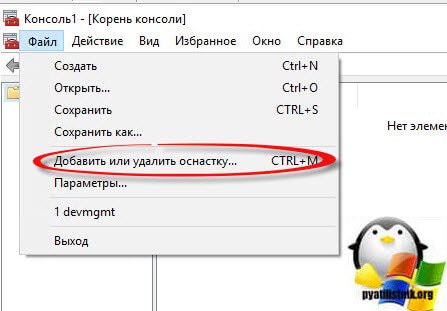

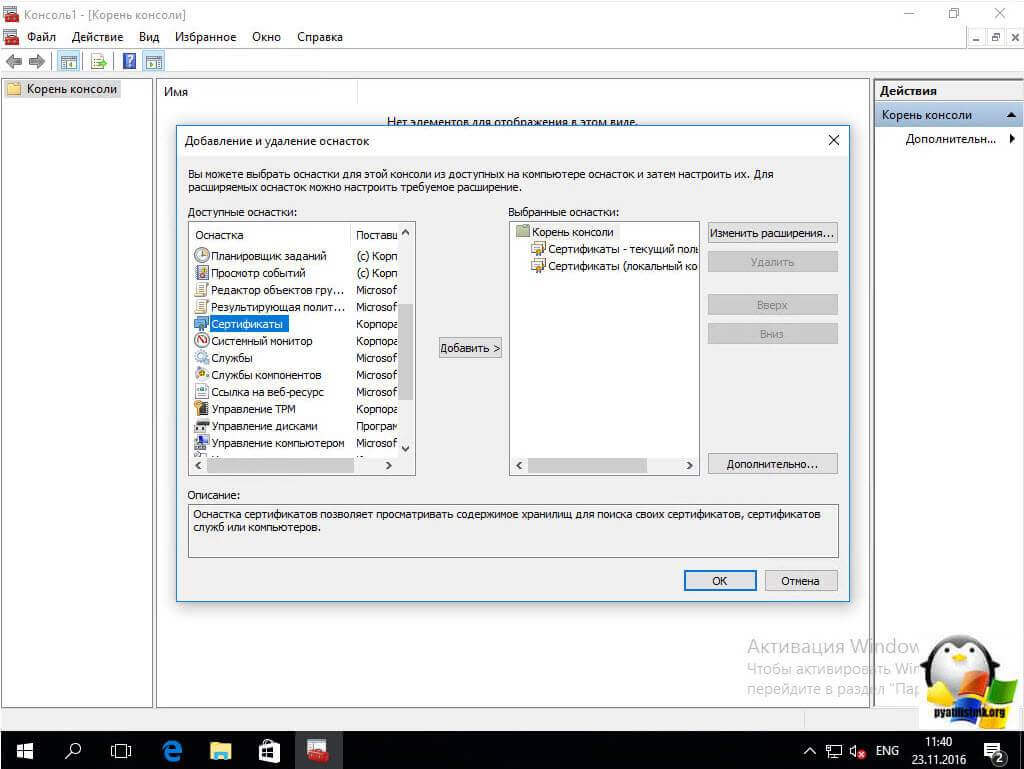

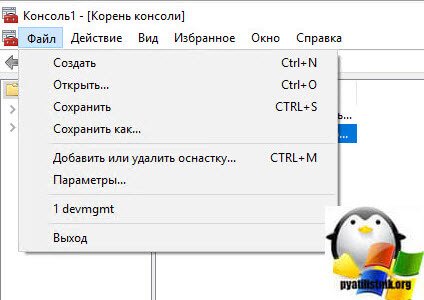

- В открывшемся окне нажмите на вкладку «Файл» и выберите пункт «Добавить или удалить оснастку…».

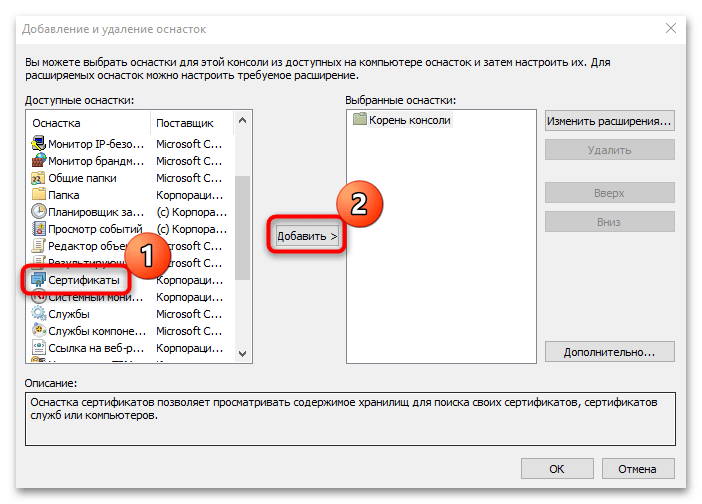

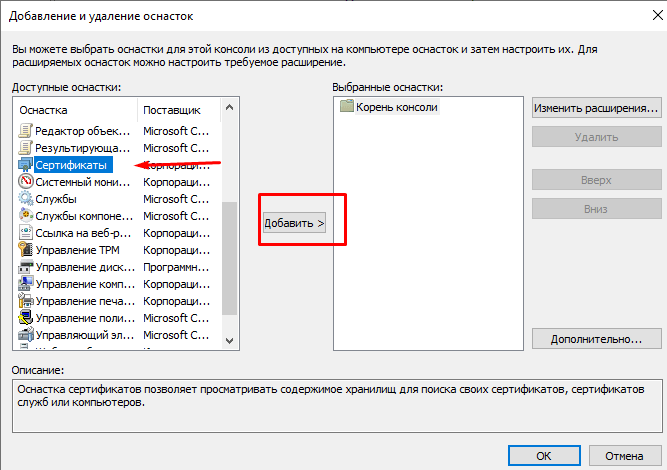

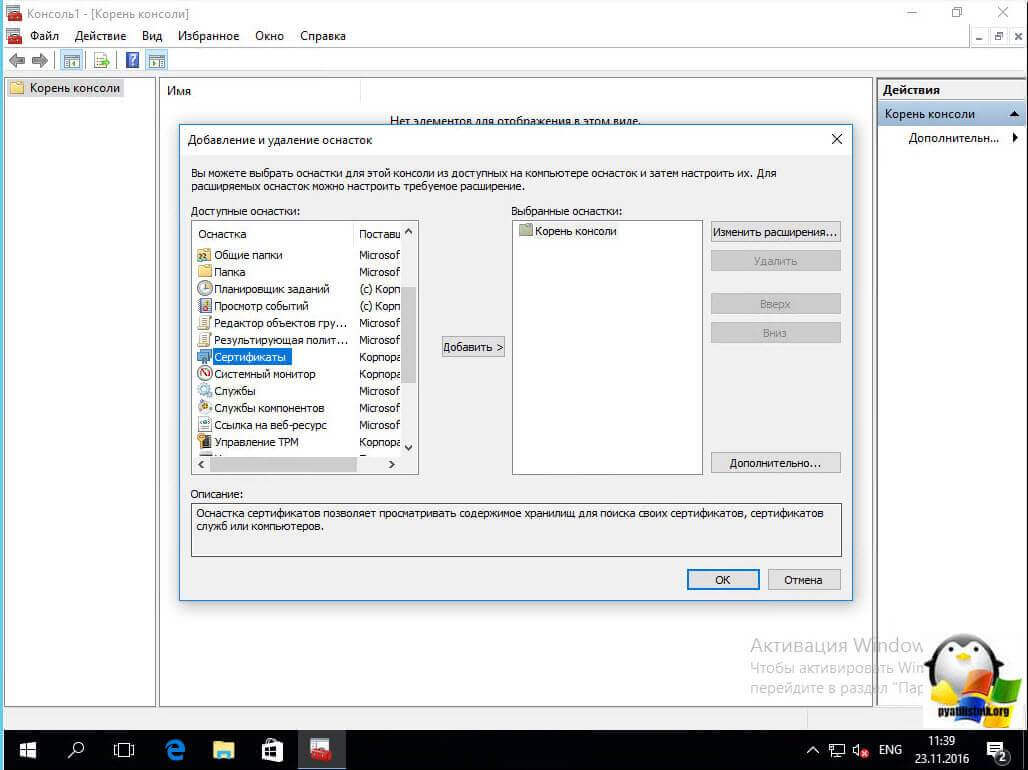

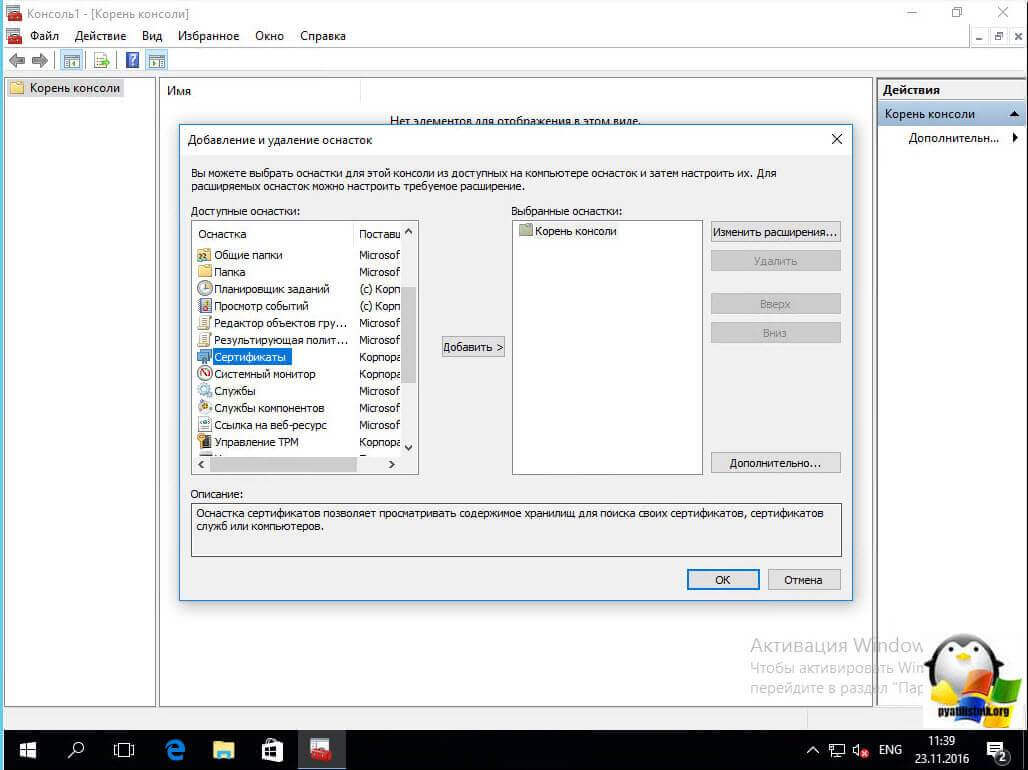

- Отобразится окно, разделенное на две части. Слева нужно выбрать тип оснастки. Отыщите в списке строку «Сертификаты» и кликните по ней левой кнопкой мыши. Нажмите на кнопку «Добавить».

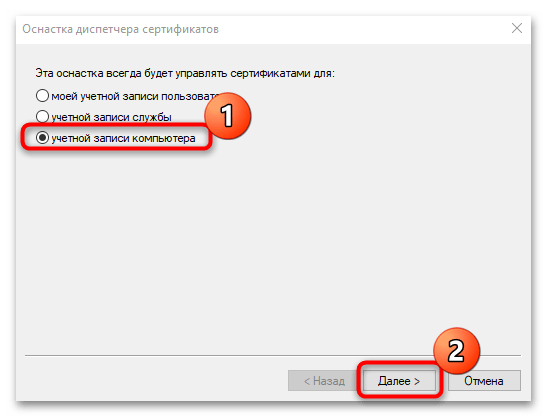

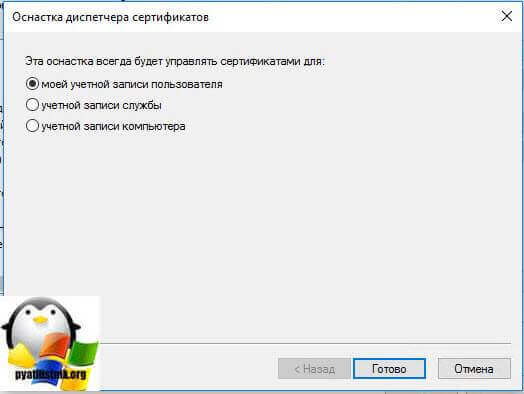

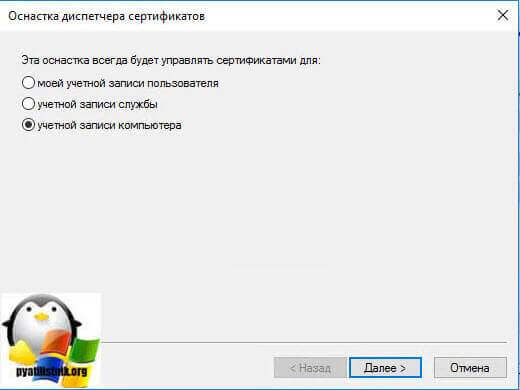

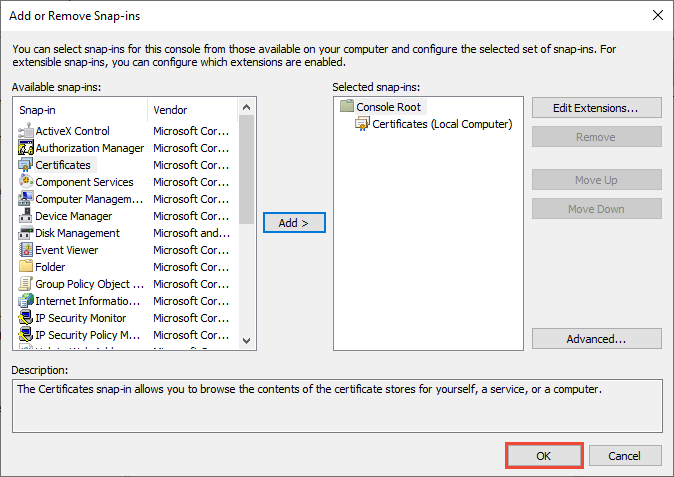

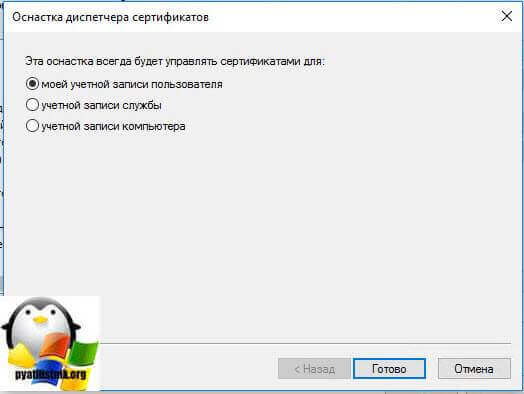

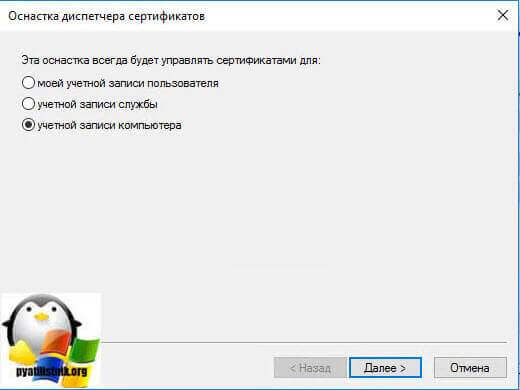

- В новом окне выберите, какой сертификат будет редактироваться. Если вы не администратор, то управление данными может быть только для учетки пользователя, который выполнил вход в систему. В другом случае выберите пункт «учетной записи компьютера». Кликните по кнопке продолжения.

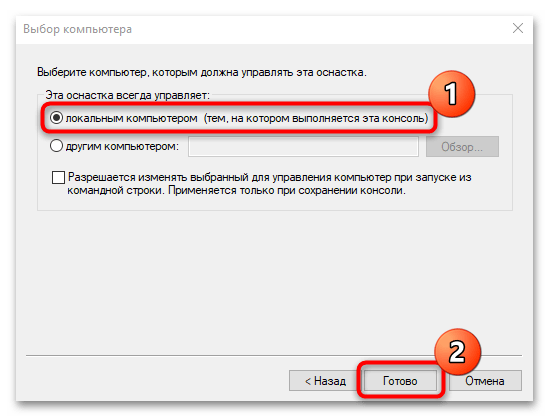

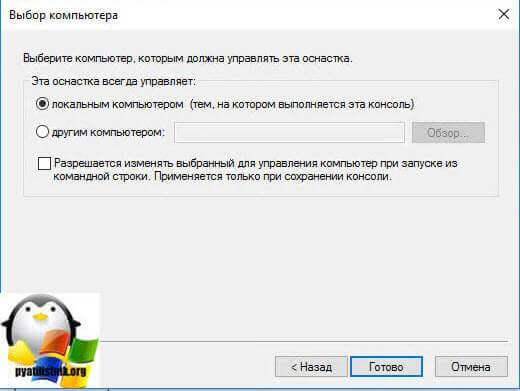

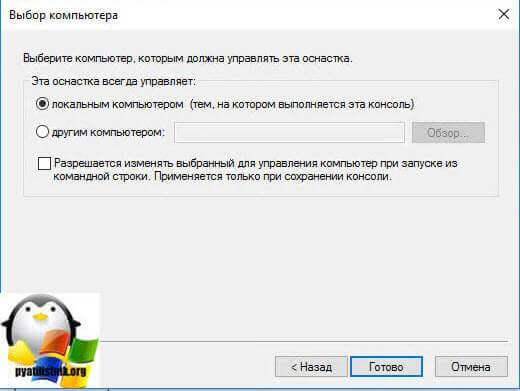

- В следующем шаге настройки отметьте то, чем будет управлять оснастка – «локальным компьютером». Нажмите на «Готово».

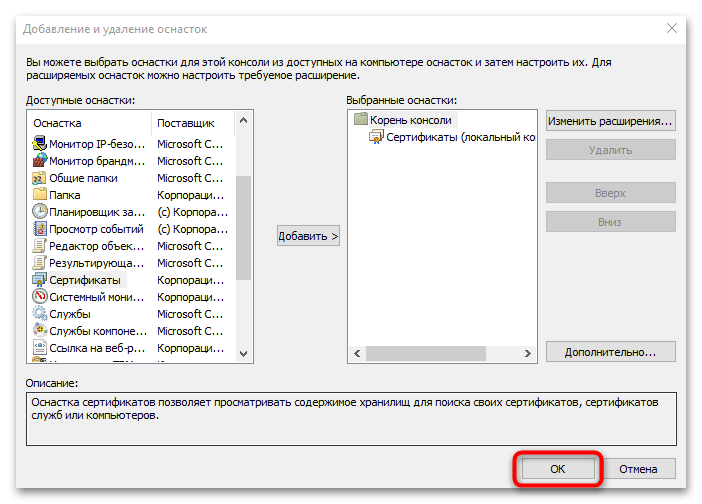

- В окне добавления и удаления оснасток в правой части появится пункт «Сертификаты». Нажмите по кнопке «ОК», чтобы закрыть окошко.

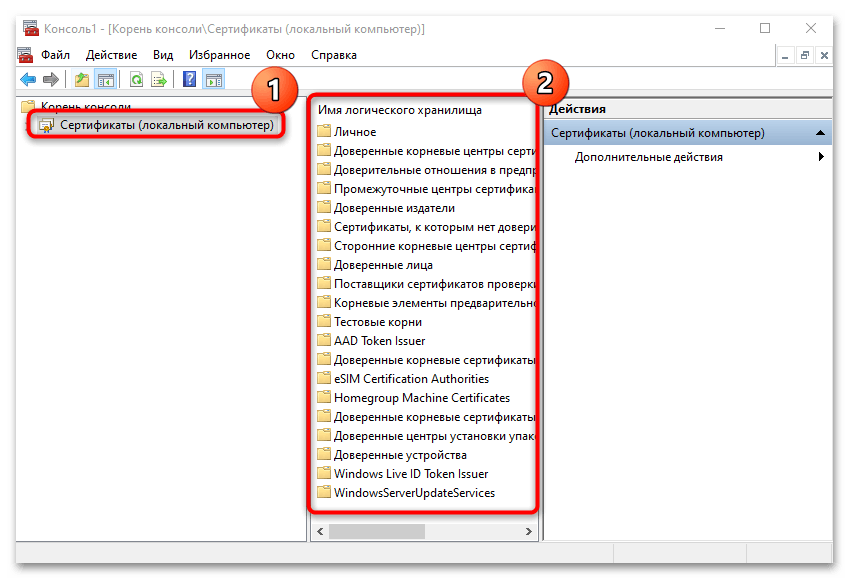

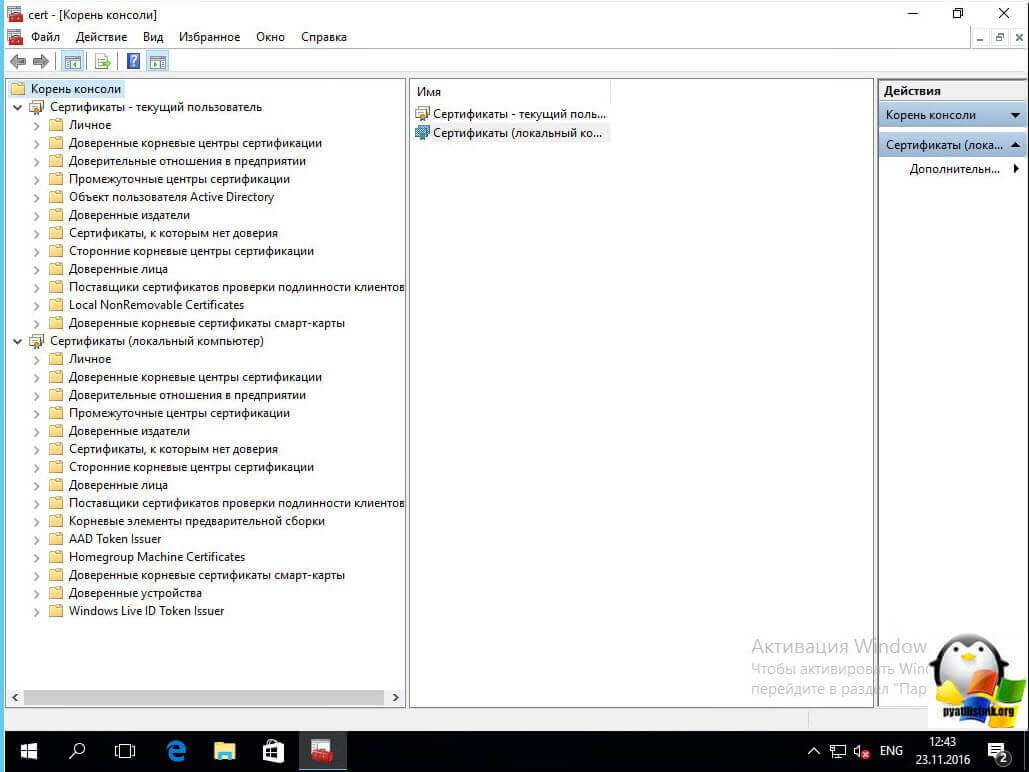

- На панели слева в интерфейсе «MMC» дважды кликните по строке с сертификатами, чтобы посмотреть доступные данные.

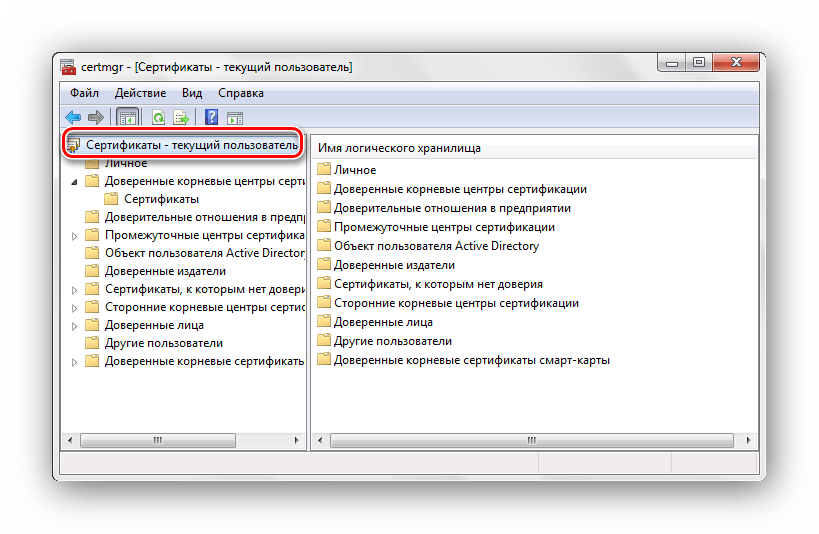

Визуально оснастка станет такая же, как и в Способе 1, когда напрямую открывался «Диспетчер сертификатов».

Способ 3: «Панель управления»

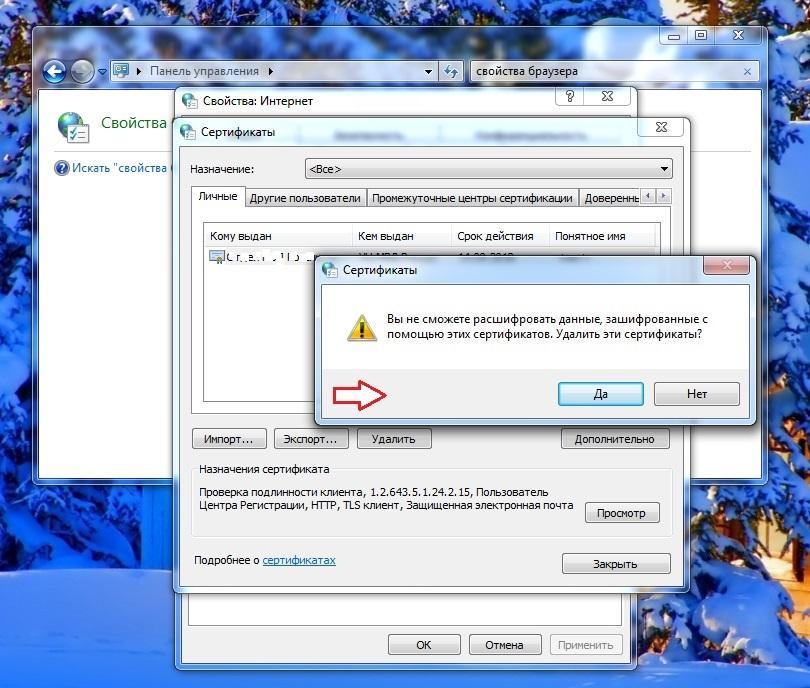

Следующий способ подойдет, если никаких изменений в сертификаты вноситься не будет, то есть для визуального просмотра зашифрованных данных. В этом случае перейдите в раздел со свойствами интернета в классической «Панели управления»:

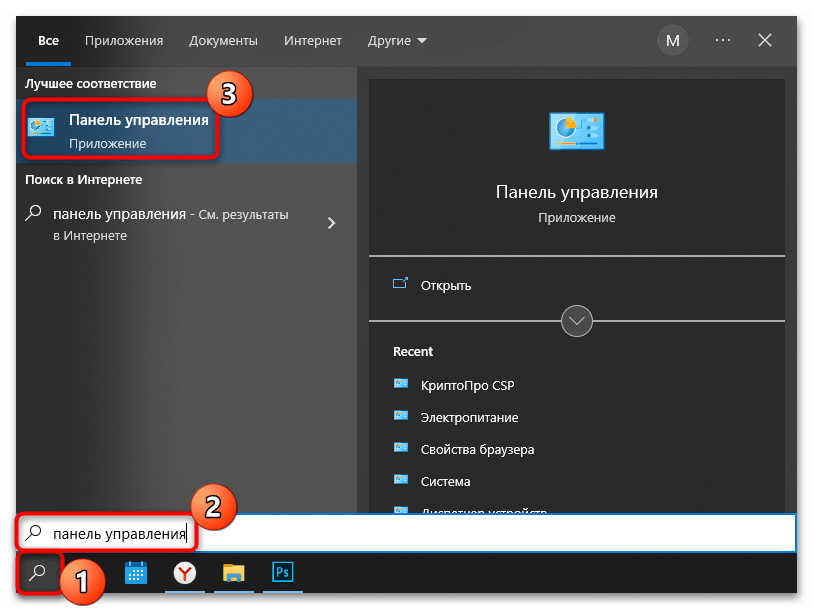

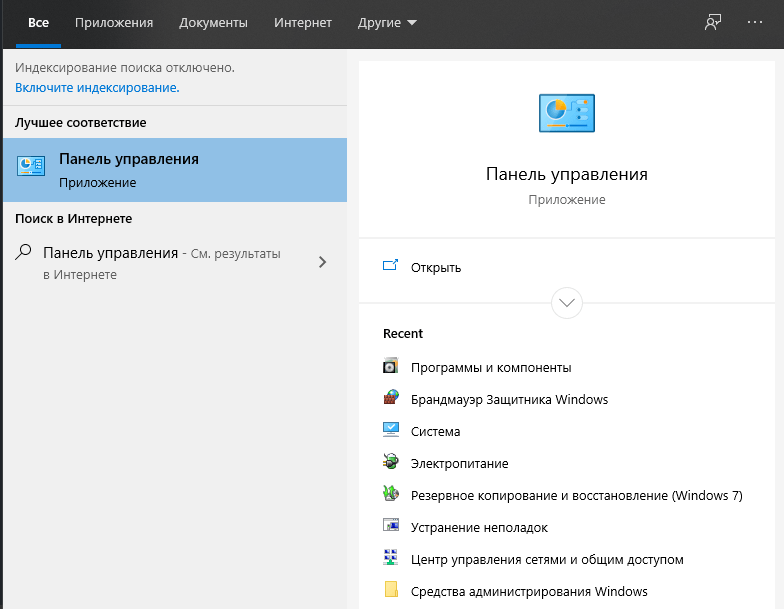

- Запустите «Панель управления» через кнопку меню «Пуск».

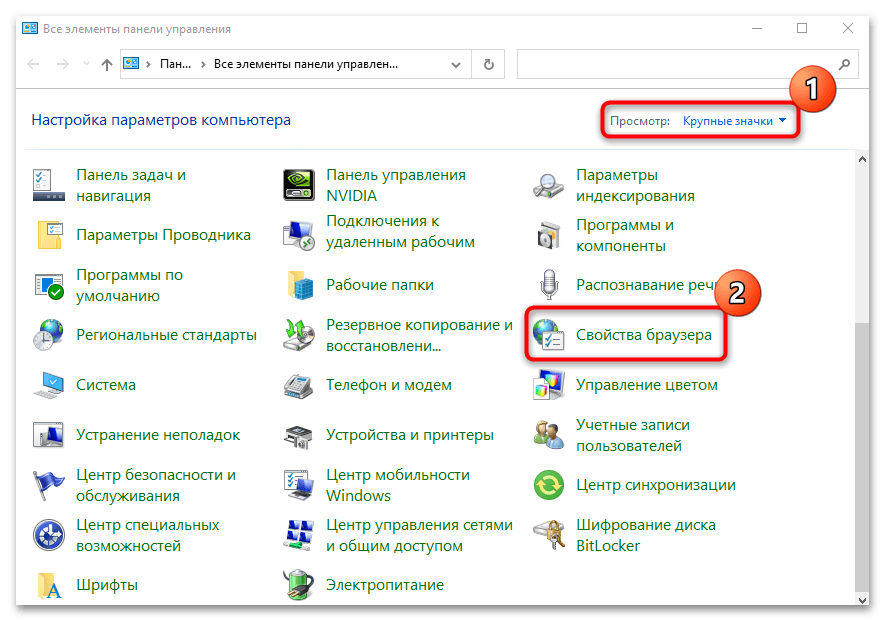

- Для удобства просмотра разделов выберите крупные или мелкие значки. Кликните по «Свойства браузера».

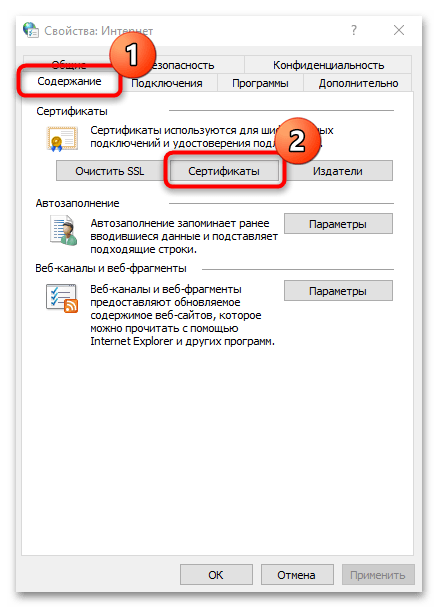

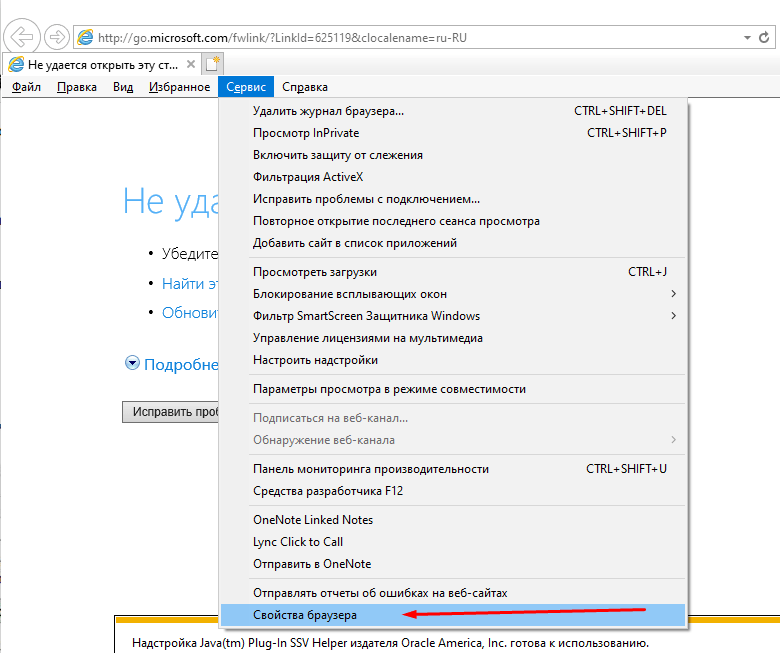

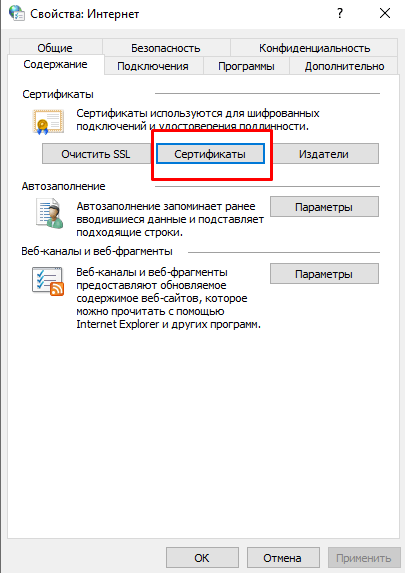

- В системном окне перейдите на вкладку «Содержание» и нажмите на кнопку «Сертификаты».

- Все типы данных разделены по вкладкам. Для просмотра их состава дважды кликните левой кнопкой мыши по названию сертификата.

В этом способе просмотр данных доступен без прав администратора.

Способ 4: Браузер Microsoft Edge

Еще один способ открыть окно с информацией о добавленных сертификатах – это использовать настройки фирменного браузера Microsoft Edge.

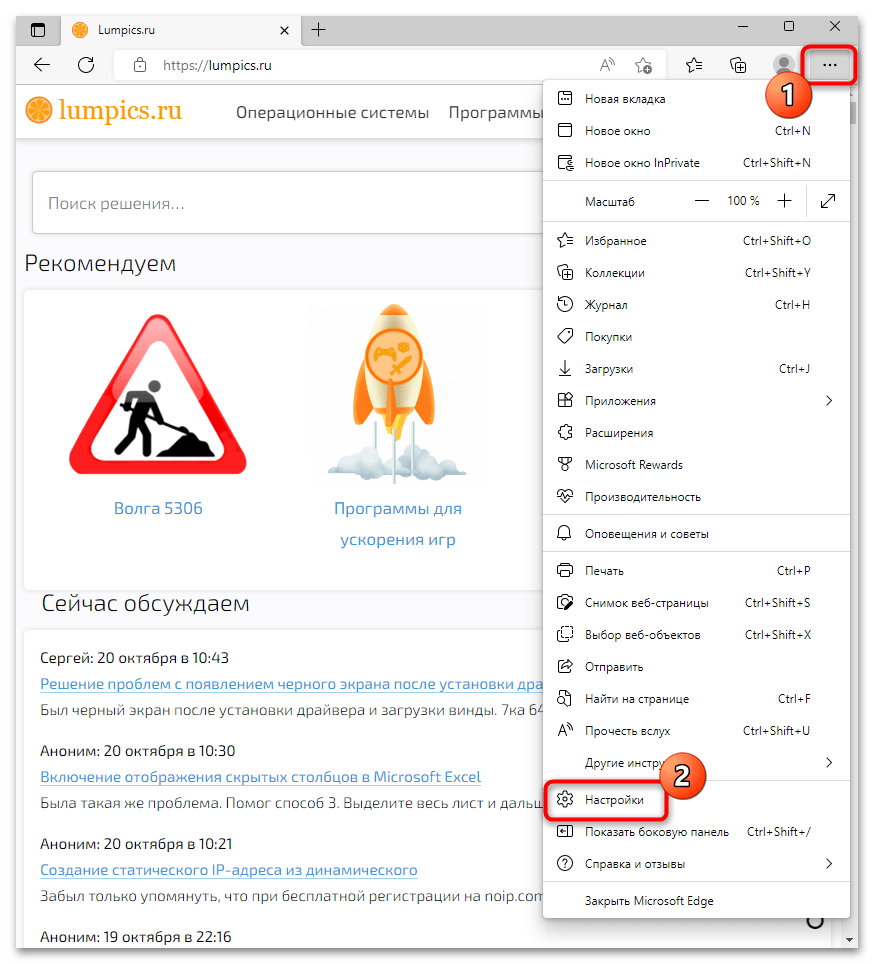

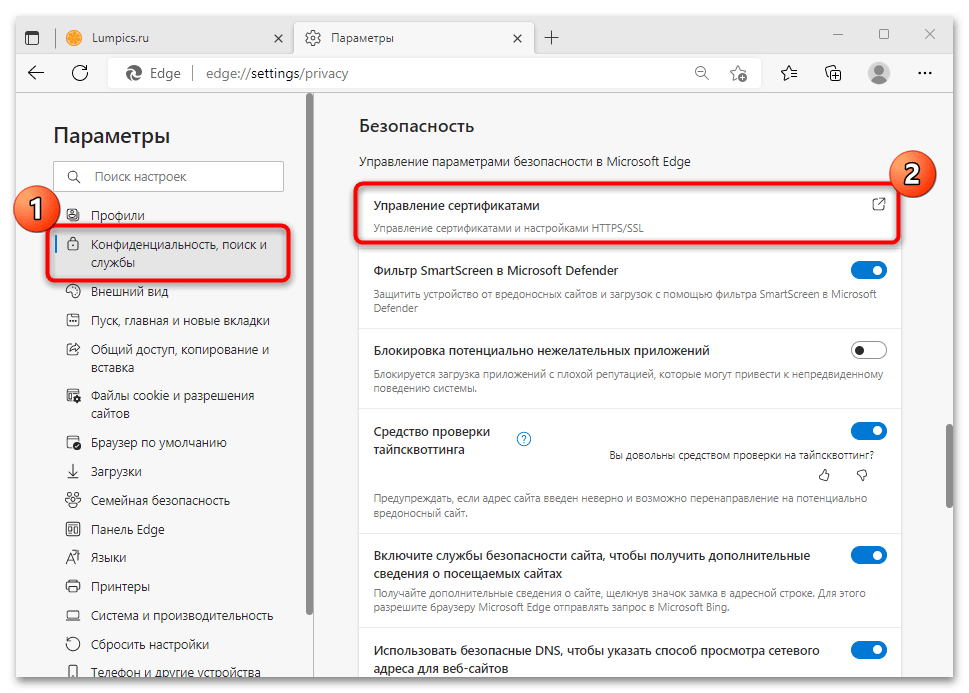

- Запустите обозреватель и откройте главное меню, кликнув по трем точкам в верхнем правом углу. Выберите «Настройки».

- На левой панели страницы с параметрами перейдите в раздел «Конфиденциальность, поиск и службы». В главном окне отыщите блок «Безопасность» и щелкните по строке «Управление сертификатами».

После этого запустится системное окно, где можно посмотреть сертификаты Windows 10.

Наша группа в TelegramПолезные советы и помощь

Данный материал является переводом оригинальной статьи «ATA Learning : Michael Soule : Manage Certs with Windows Certificate Manager and PowerShell».

Работа с сертификатами обычно является одной из тех дополнительных задач, которые вынужден брать на себя системный администратор Windows. Диспетчер Сертификатов Windows (Windows Certificate Manager) — это один из основных инструментов, который позволяет выполнять эту работу.

В этой статье мы рассмотрим работу с сертификатами применительно к операционной системе Windows. Если же вы хотите узнать больше о том, как работают сертификаты в целом, ознакомьтесь с сопутствующей статьей «Your Guide to X509 Certificates».

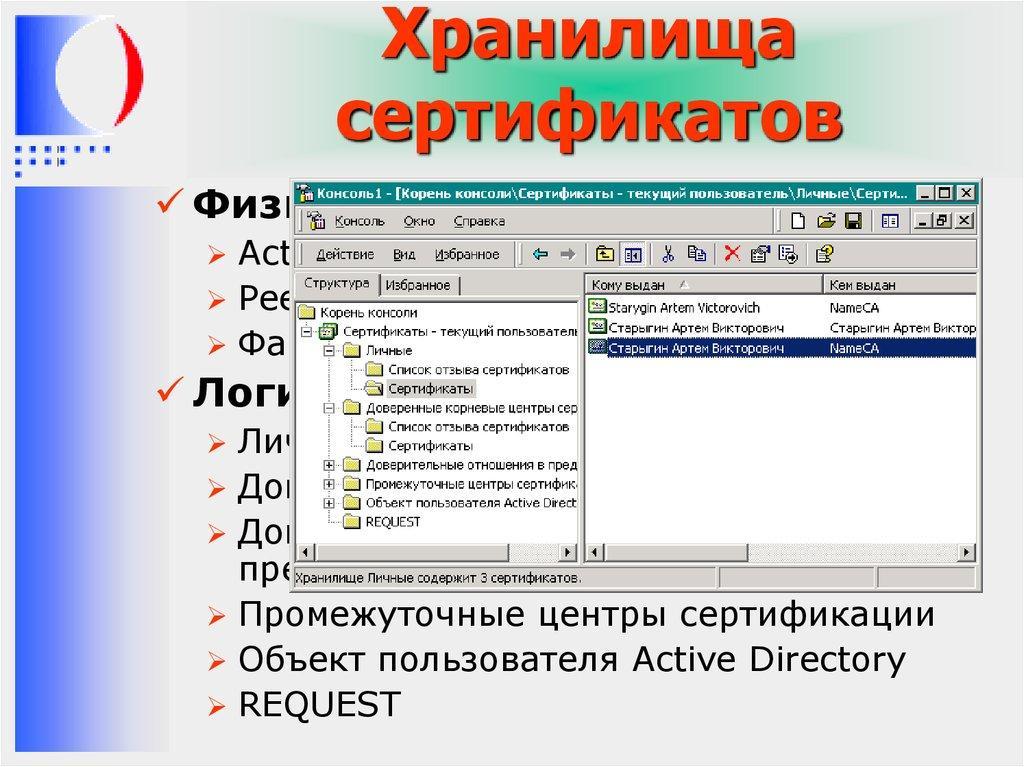

Понимание хранилищ сертификатов

В диспетчере сертификатов Windows все сертификаты находятся в логических хранилищах, называемых «хранилищами сертификатов». Хранилища сертификатов – это «корзины», в которых Windows хранит все сертификаты, которые в настоящее время установлены, и сертификат может находиться более чем в одном хранилище.

К сожалению, хранилища сертификатов — не самая интуитивно понятная концепция для работы. О том, как различать эти хранилища и как с ними работать, вы прочитаете ниже.

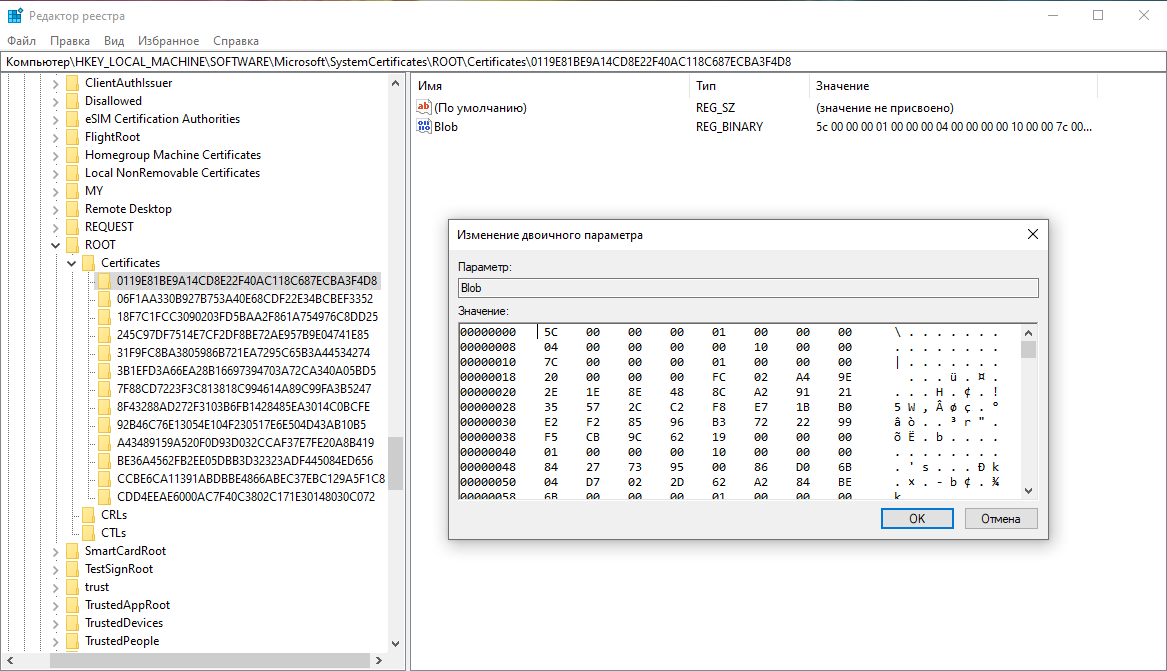

Каждое хранилище находится в Реестре Windows и в файловой системе. При работе с сертификатом в хранилище вы взаимодействуете с логическим хранилищем, не изменяя напрямую реестр или файловую систему. Этот более простой способ позволяет вам работать с одним объектом, в то время как Windows заботится о том, как представить этот объект на диске.

Иногда можно встретить хранилища сертификатов, называемые физическими или логическими хранилищами. Физические хранилища ссылаются на фактическую файловую систему или место в реестре, где хранятся разделы реестра и / или файл(ы). Логические хранилища — это динамические ссылки, которые ссылаются на одно или несколько физических хранилищ. С логическими хранилищами намного проще работать, чем с физическими хранилищами для наиболее распространенных случаев использования.

Windows хранит сертификаты в двух разных областях — в контексте пользователя и компьютера. Сертификат помещается в один из этих двух контекстов в зависимости от того, должен ли сертификат использоваться одним пользователем, несколькими пользователями или самим компьютером. В остальной части этой статьи сертификат в контексте пользователя и компьютера будет неофициально называться сертификатами пользователей и сертификатами компьютеров.

Сертификаты пользователей

Если вы хотите, чтобы сертификат использовался одним пользователем, то идеальным вариантом будет хранилище пользовательских сертификатов внутри Диспетчера сертификатов Windows. Это общий вариант использования процессов аутентификации на основе сертификатов, таких как проводной IEEE 802.1x.

Сертификаты пользователей находятся в профиле текущего пользователя и логически отображаются только в контексте этого пользователя. Сертификаты пользователей «сопоставлены» и уникальны для каждого пользователя даже в одних и тех же системах.

Компьютерные сертификаты

Если сертификат будет использоваться всеми пользователями компьютера или каким-либо системным процессом, его следует поместить в хранилище в контексте компьютера. Например, если сертификат будет использоваться на веб-сервере для шифрования связи для всех клиентов, размещение сертификата в контексте компьютера будет подходящим вариантом.

Вы увидите, что хранилище сертификатов компьютера логически сопоставлено для всех пользовательских контекстов. Это позволяет всем пользователям использовать сертификаты в хранилище сертификатов компьютера в зависимости от разрешений, настроенных для закрытого ключа.

Сертификаты компьютера находятся в кусте реестра локального компьютера и в подкаталогах \ProgramData. Сертификаты пользователя находятся в кусте реестра текущего пользователя и в подкаталогах \AppData. Ниже вы можете увидеть, где каждый тип хранилища находится в реестре и файловой системе.

| Контекст | Путь реестра | Объяснение |

|---|---|---|

| User | HKEY_CURRENT_USER SOFTWARE\Microsoft\SystemCertificates\ |

Физическое хранилище для пользовательских открытых ключей |

| User | HKEY_CURRENT_USER SOFTWARE\Policies\Microsoft\SystemCertificates\ |

Физическое хранилище для пользовательских открытых ключей, установленных объектами групповой политики Active Directory (AD) (GPO) |

| Computer | HKEY_LOCAL_MACHINE SOFTWARE\Microsoft\SystemCertificates\ |

Физическое хранилище общедоступных ключей для всей машины |

| Computer | HKEY_LOCAL_MACHINE SOFTWARE\Microsoft\Cryptography\Services\ |

Физическое хранилище ключей, связанных с определенной службой |

| Computer | HKEY_LOCAL_MACHINE SOFTWARE\Policies\Microsoft\SystemCertificates\ |

Физическое хранилище открытых ключей для всей машины, установленных объектами групповой политики. |

| Computer | HKEY_LOCAL_MACHINE SOFTWARE\Microsoft\EnterpriseCertificates\ |

Физическое хранилище общедоступных ключей, установленных корпоративными контейнерами PKI в домене AD |

| Контекст | Расположение файла | Объяснение |

|---|---|---|

| User | $env:APPDATA\Microsoft\SystemCertificates\ | Физическое хранилище для пользовательских открытых ключей и указателей на закрытые ключи |

| User | $env:APPDATA\Microsoft\Crypto\ | Физическое хранилище для контейнеров закрытых ключей для конкретных пользователей |

| Computer | $env:ProgramData\Microsoft\Crypto\ | Физическое хранилище для контейнеров закрытых ключей для всей машины |

Предварительные требования

В оставшейся части этой статьи вы найдете несколько примеров, демонстрирующих взаимодействие с хранилищами сертификатов Windows. Чтобы воспроизвести эти примеры, убедитесь, что выполняются следующие требования:

- Windows Vista, Windows Server 2008 или более новая операционная система. В показанных примерах используется Windows 10 Корпоративная версии 1903.

- Знакомство с PowerShell. Хотя это и не обязательно, этот язык будет использоваться для ссылки на сертификаты, где это необходимо. Все показанные примеры были созданы с помощью Windows PowerShell 5.1.

- Вам не потребуется устанавливать какие-либо специальные сертификаты, но использование самозаверяющего сертификата полезно.

Управление сертификатами в Windows

В Windows есть три основных способа управления сертификатами:

- Оснастка консоли управления Microsoft (MMC) сертификатов (certmgr.msc)

- PowerShell

- Инструмент командной строки certutil

В этой статье вы узнаете, как управлять сертификатами с помощью оснастки Certificates MMC и PowerShell. Если вы хотите узнать больше о том, как использовать certutil, ознакомьтесь с документацией Microsoft.

PowerShell против диспетчера сертификатов Windows

Поскольку в Windows можно управлять сертификатами несколькими способами, встаёт вопрос выбора, что лучше использовать — GUI (MMC) или командную строку с PowerShell.

Во-первых, рассмотрим жизненный цикл сертификата. Если вы собираетесь установить или удалить один сертификат только один раз, рассмотрите возможность использования MMC. Но если вы управляете несколькими сертификатами или выполняете одну и ту же задачу снова и снова, использование командной строки может оказаться правильным решением. Даже если вы не умеете писать сценарии PowerShell, вам стоит этому научиться, если у вас есть много разных сертификатов, которыми нужно управлять.

Давайте сначала посмотрим, как обнаружить сертификаты, установленные в Windows, с помощью диспетчера сертификатов и PowerShell.

Использование диспетчера сертификатов Windows (certmgr.msc)

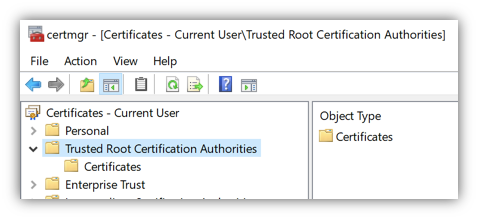

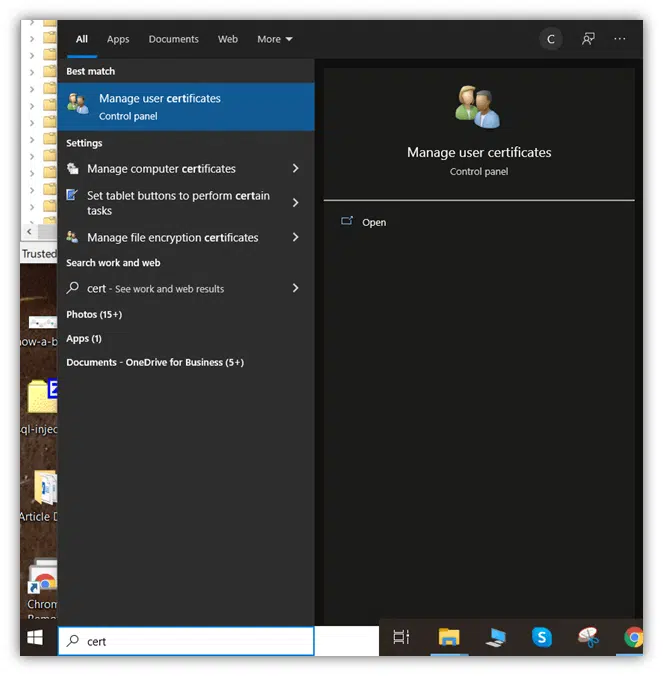

Чтобы просмотреть сертификаты с помощью MMC, откройте Диспетчер сертификатов: откройте меню «Пуск» и введите certmgr.msc. Это вызовет Windows Certificates MMC. Это начальное представление предоставит обзор всех логических хранилищ, отображаемых в левом окне.

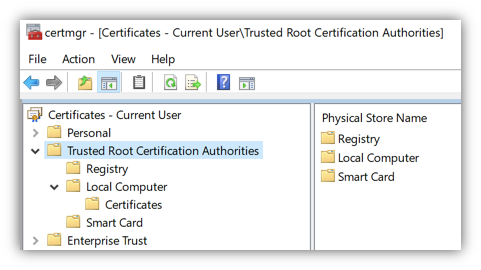

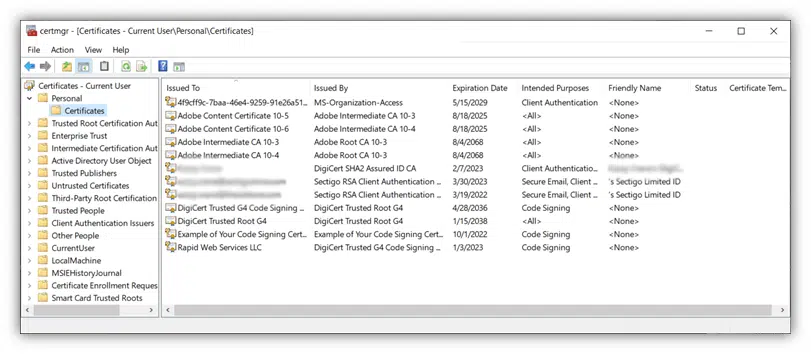

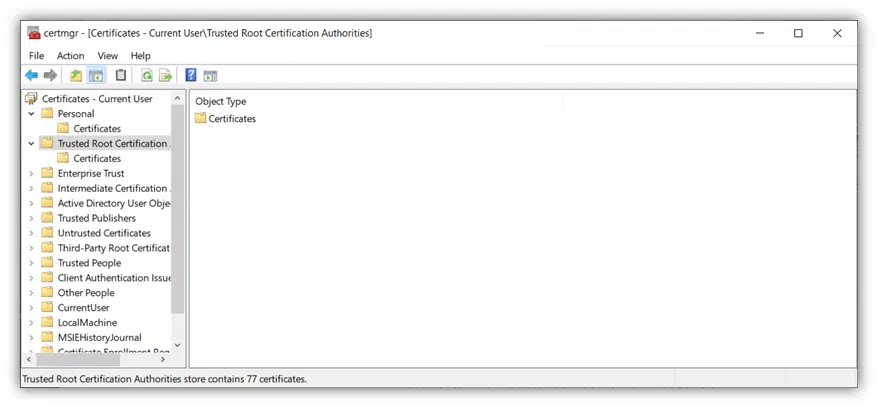

На снимке экрана ниже видно, что выбрано логическое хранилище доверенных корневых центров сертификации

Просмотр физических хранилищ

По умолчанию Диспетчер сертификатов Windows не отображает физические хранилища. Чтобы показать их, в верхнем меню оснастки выбирайте «View» > «Options«. Затем вы увидите варианты отображения физических хранилищ сертификатов. Включение этого параметра упрощает определение конкретных путей в Windows.

Теперь вы можете видеть, что дополнительные контейнеры показаны в примере логического хранилища доверенных корневых центров сертификации, показанном ранее. Сертификаты по-прежнему сгруппированы относительно их логических хранилищ, но теперь вы можете увидеть физическое хранилище «Реестр».

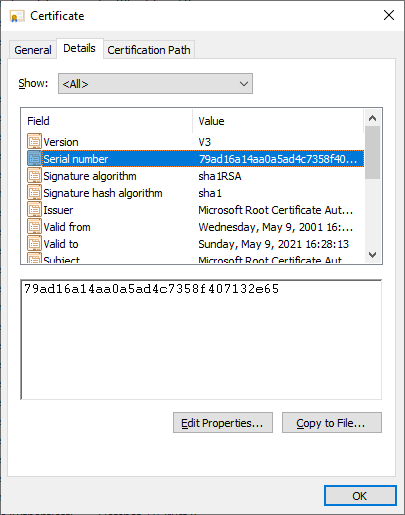

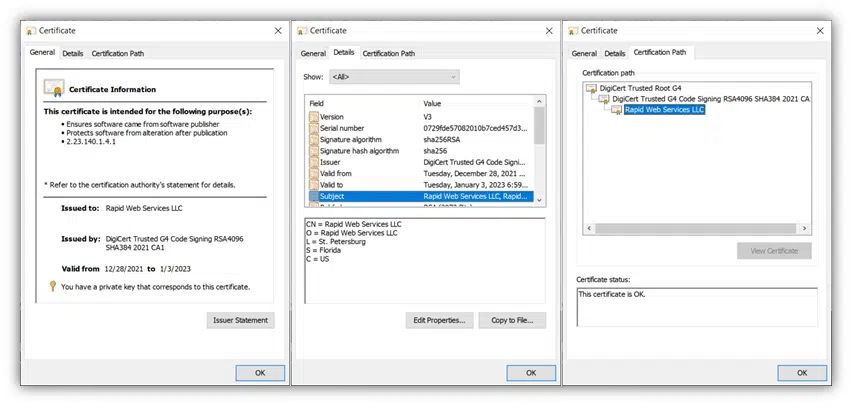

Проверка атрибутов в диспетчере сертификатов Windows

Есть много атрибутов сертификата, которые вы можете увидеть при просмотре их с помощью MMC. Например, вы, вероятно, захотите выбрать определенные сертификаты по их атрибутам. Самый простой способ сделать это — указать Serial Number сертификата или значение Thumbprint. Если сертификат был подписан центром сертификации (CA), при выдаче он будет иметь серийный номер. Thumbprint вычисляется каждый раз при просмотре сертификата.

Вы можете увидеть некоторые атрибуты сертификата, открыв его в MMC, как показано ниже.

Следует отметить одну важную особенность — встроенные закрытые ключи. Сертификаты в Windows также могут иметь соответствующий закрытый ключ. Эти закрытые ключи хранятся в соответствующих физических хранилищах в виде зашифрованных файлов.

Чтобы быстро отличать сертификаты с соответствующим закрытым ключом и без него, посмотрите на значок сертификата. В Диспетчере сертификатов Windows, если значок просто выглядит как лист бумаги с лентой, соответствующий закрытый ключ отсутствует. Если у сертификата есть закрытый ключ, вы увидите ключ на значке MMC, и ключ в нижней части вкладки «Общие» при открытии сертификата

Использование PowerShell по физическому хранилищу

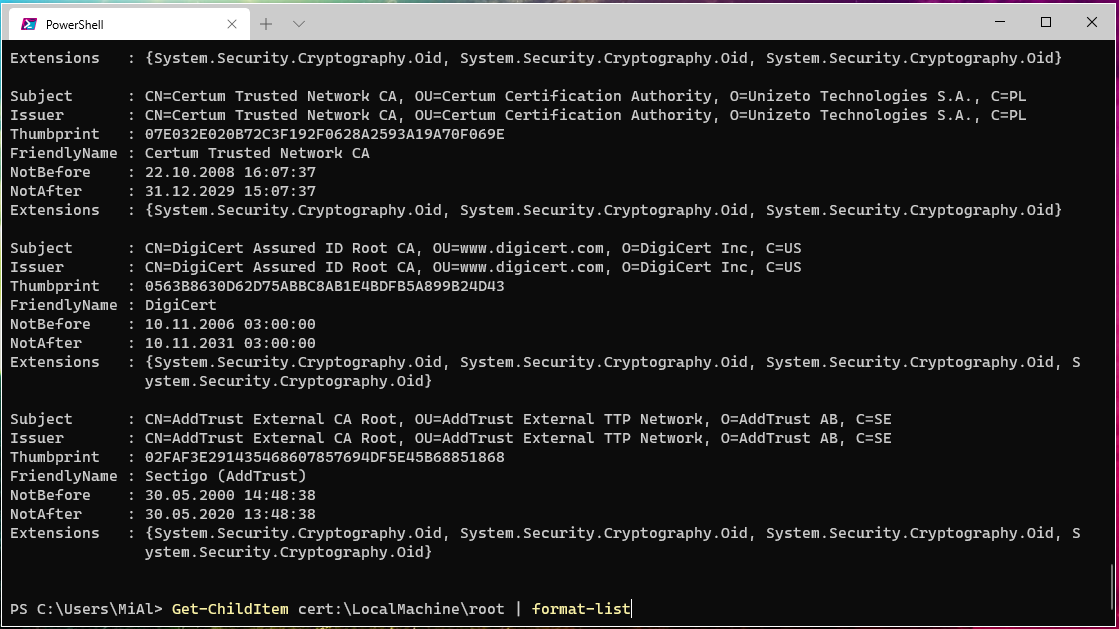

Как и в случае с MMC, вы можете просматривать сертификаты и управлять ими с помощью PowerShell. Давайте сначала проверим сертификаты в их физических хранилищах (реестр и файловая система).

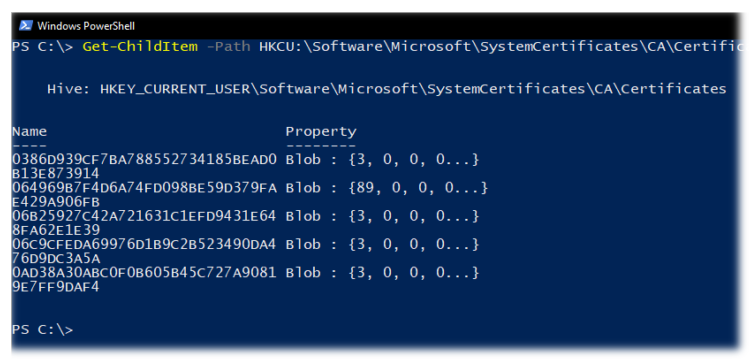

Используя PowerShell командлет Get-ChildItem, вы можете перечислить все ключи и значения внутри родительского пути в реестре. Приведенная ниже команда перечислит все сертификаты вошедшего в систему пользователя в логическом хранилище промежуточных центров сертификации.

Get-ChildItem -Path 'HKCU:\Software\Microsoft\SystemCertificates\CA\Certificates'

Каждая запись в кусте реестра, который вы видите, будет соответствовать отпечатку сертификата доверенного центра сертификации и его сертификату в соответствующем свойстве. Вы можете увидеть пример вывода ниже.

Другое распространенное хранилище — это Personal store. Ваши сертификаты для этого хранилища находятся в файловой системе, а не в реестре. В следующих командах мы покажем эти различные физические пути и их цели.

Каждый файл в каталоге, возвращенный приведенной ниже командой, соответствует сертификату, установленному в личном хранилище текущего пользователя.

Get-ChildItem -Path $env:APPDATA\Microsoft\SystemCertificates\My\Certificates\

Каждый файл, возвращаемый в приведенной ниже команде, является ссылкой на объект для закрытого ключа, созданный поставщиком хранилища ключей (KSP). Имя файла соответствует идентификатору ключа субъекта сертификата. К каждому устанавливаемому вами закрытому ключу будет добавлен соответствующий файл.

Get-ChildItem -Path $env:APPDATA\Microsoft\SystemCertificates\My\Keys\

Каждый файл в каталоге, возвращаемый следующей командой, является уникальным контейнером для зашифрованного закрытого ключа, созданного KSP. Нет прямой связи между именем файла и сертификатом, но файл является целью указателя в предыдущей команде.

Get-ChildItem -Path $env:APPDATA\Microsoft\Crypto\Keys

Использование PowerShell по логическому хранилищу

Поскольку работа с сертификатами на их физических путях встречается редко, в остальных примерах вы будете работать с логическими хранилищами.

PowerShell может получить доступ к логическим хранилищам Windows с помощью PSDrive-объекта «Cert:\«, который сопоставляет сертификаты с физическими хранилищами так же, как это делает MMC.

К сожалению, MMC и «Cert:» не маркируют логические хранилища одинаково. Ниже вы можете увидеть сравнительную таблицу общих хранилищ и их названий как в MMC, так и в «Cert:» PSDrive.

| Cert: | Certificates MMC |

|---|---|

| My | Personal |

| Remote Desktop | Remote Desktop |

| Root | Trusted Root Certification Authorities |

| CA | Intermediate Certification Authorities |

| AuthRoot | Third-Party Root Certification Authorities |

| TrustedPublisher | Trusted Publishers |

| Trust | Enterprise Trust |

| UserDS | Active Directory User Object |

Выбор сертификатов

Когда вы работаете с сертификатами, вам понадобится способ фильтрации и выбора сертификатов для выполнения определенных операций. В большинстве случаев вы будете фильтровать и выбирать сертификаты на основе значения определенного расширения.

Для следующих примеров вам нужно начать с перечисления всех установленных сертификатов в хранилище корневого ЦС.

Get-ChildItem -Path 'Cert:\CurrentUser\Root\'

Возвращенные объекты будут объектами сертификатов, которые вы можете использовать в следующих примерах.

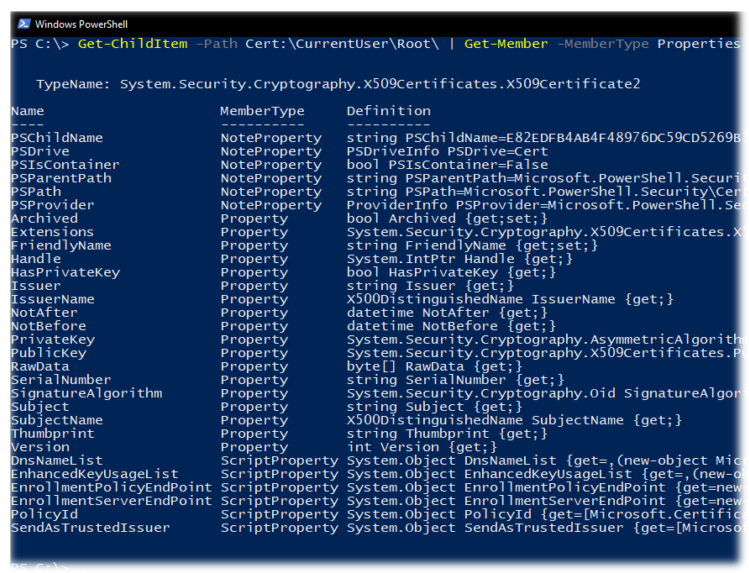

Общие расширения уже доступны как свойства объектов сертификата. В приведенном ниже примере вы используете Get-Member для вывода списка всех свойств возвращаемых объектов.

Get-ChildItem -Path 'Cert:\CurrentUser\Root\' | Get-Member -MemberType Properties

Как видим, некоторые из этих расширений, например «Issuer», помогают найти сертификат, который вы ищете. Расширения предоставляют информацию о сертификате, например, кому он выдан, для чего его можно использовать и любые ограничения на него.

В более сложных случаях использования вам может понадобиться найти сертификаты других расширений, таких как используемый шаблон сертификата. Сложность в том, что значения этих расширений возвращаются как массив целых чисел. Эти целые числа соответствуют содержимому в кодировке ASN.1.

Покажем пример взаимодействия с свойствами типа ScriptProperty. В приведенной ниже команде вы извлекаете Key Usages.

((Get-ChildItem -Path 'Cert:\CurrentUser\Root\' | Select -First 1).Extensions | Where-Object {$_.Oid.FriendlyName -eq 'Key Usage'}).format($true)

Новая часть, которую мы вводим в приведенной выше команде, — это метод форматирования, который выполняет декодирование ASN.1. Вы передаете ему логическое значение (например, $true), чтобы определить, хотим ли мы, чтобы возвращаемый объект был однострочным или многострочным.

Попробуем использовать значение Thumbprint из сертификата в приведенной ниже команде. Значение Thumbprint устанавливается как переменная PowerShell и используется для выбора конкретного сертификата в приведенных ниже командах.

$thumb = "cdd4eeae6000ac7f40c3802c171e30148030c072"

Get-ChildItem -Path 'Cert:\CurrentUser\Root\' | Where-Object {$_.Thumbprint -eq $thumb}

Создание самозаверяющих (self-signed) сертификатов с помощью PowerShell

PowerShell может создавать самозаверяющие (self-signed) сертификаты с помощью командлета New-SelfSignedCertificate. Самозаверяющие сертификаты полезны для тестирования, поскольку они позволяют генерировать пару открытого и закрытого ключей без использования центра сертификации.

Теперь давайте создадим самозаверяющий сертификат в хранилищах текущего пользователя и локального компьютера, чтобы использовать его в примерах для следующих шагов.

В приведенном ниже примере PowerShell создает пару открытого и закрытого ключей, самозаверяющий сертификат и устанавливает их все в соответствующие хранилища сертификатов.

New-SelfSignedCertificate -Subject 'User-Test' -CertStoreLocation 'Cert:\CurrentUser\My'

New-SelfSignedCertificate -Subject 'Computer-Test' -CertStoreLocation 'Cert:\LocalMachine\My'

Использование самозаверяющих сертификатов для продуктивных сервисов не рекомендуется, поскольку не существует всех механизмов, основанных на доверии.

Импорт и экспорт сертификатов в MMC

Криптография с открытым ключом основана на широкой доступности открытого ключа. Учитывая это, вам нужны стандартные способы эффективного обмена сертификатами. Не менее важна безопасность ваших личных ключей. Хранение закрытых ключей на недоступных носителях или с материалами для аварийного восстановления — обычная практика для определенных закрытых ключей.

Оба они требуют способов хранения этих криптографических объектов в стандартных форматах. Экспорт предоставляет функции для сохранения этих объектов и обеспечения использования широко распространенных стандартных форматов файлов. Импорт позволяет вам переносить криптографические объекты в операционные системы Windows.

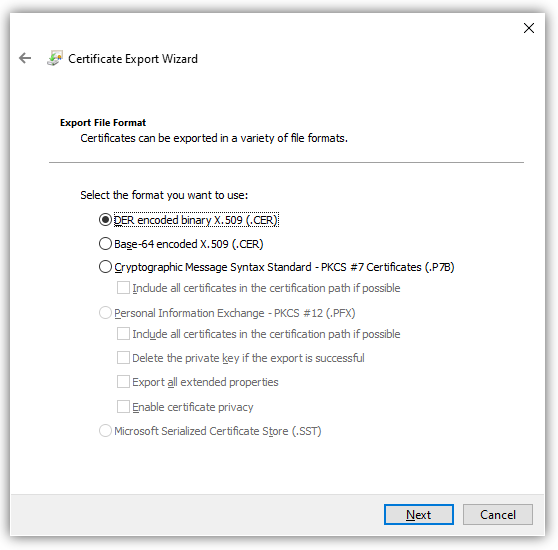

Экспорт сертификатов из MMC относительно прост. Чтобы экспортировать сертификат без закрытого ключа, щелкните сертификат в MMC, выберите меню «Все задачи», а затем «Экспорт».

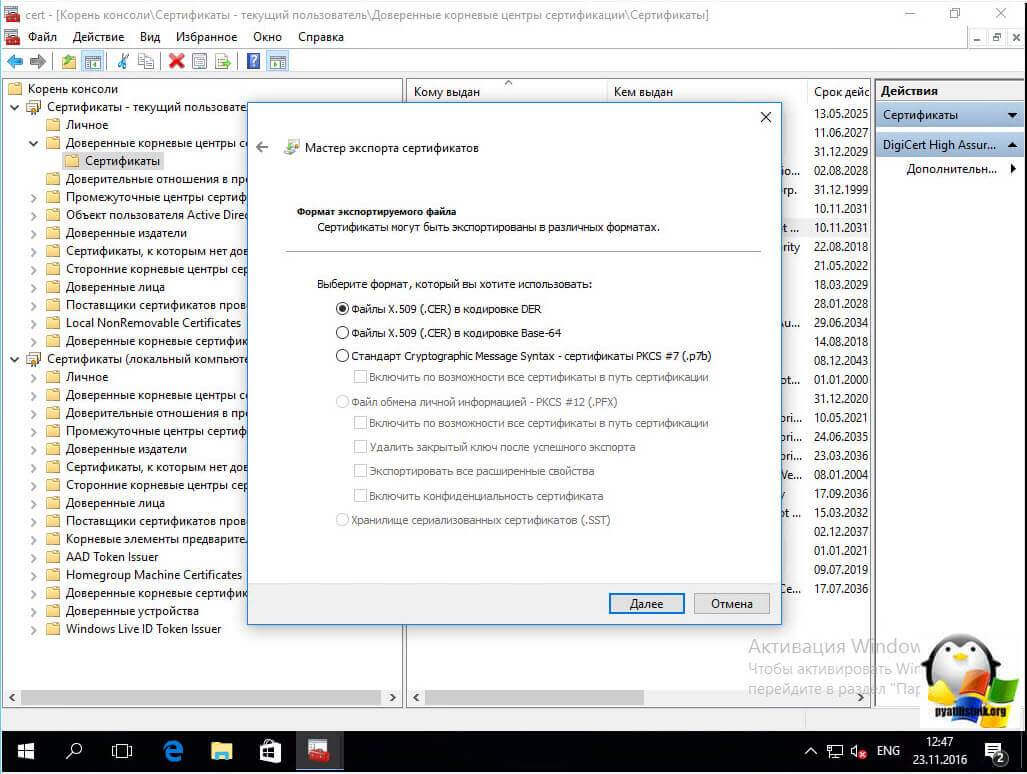

Во время экспорта вам будет предложено указать формат файла, как показано ниже. Наиболее распространены варианты кодирования — DER или Base-64

Экспорт закрытых ключей

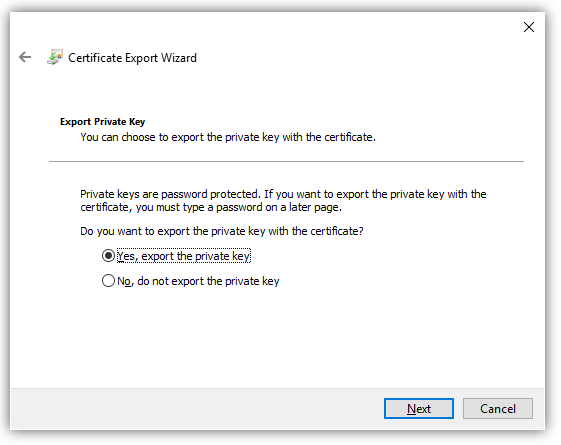

Чтобы экспортировать сертификат с соответствующим закрытым ключом, вы должны соответствовать двум критериям:

- Вошедшая в систему учетная запись должна иметь разрешение на закрытый ключ (только для сертификатов компьютеров);

- Закрытый ключ должен быть помечен как экспортируемый.

Чтобы проверить разрешения для закрытых ключей локального компьютера, вы можете выбрать сертификат с закрытым ключом, выбрать «Все задачи» и «Управление закрытыми ключами» в MMC «Сертификаты». В открывшемся диалоговом окне отображаются записи управления доступом для закрытых ключей.

Когда выше обозначенные условия выполнены, вы можете выбрать сертификат, щелкнуть «Все задачи», а затем «Экспорт», как если бы вы использовали сертификат только с открытым ключом. При экспорте теперь у вас должна присутствовать возможность выбора экспорта закрытого ключа («Yes, export the private key»), как показано ниже.

Когда вы экспортируете закрытый ключ в Windows, вы можете сохранить файл только как PFX. Этот и другие типы файлов и форматы кодирования подробно описаны в этом посте.

Для остальных параметров, отображаемых в мастере экспорта, вы можете использовать значения по умолчанию. В таблице ниже приводится краткое изложение каждого из них.

| Настройка | Описание |

|---|---|

| Including all certificates in the certification path if possible | Помогает с переносимостью эмитентов сертификатов и включает все соответствующие открытые ключи в PFX. |

| Delete the private key if the export is successful | Удаляет закрытый ключ из файла и имеет несколько распространенных вариантов использования, но одним из примеров является проверка доступа к закрытым ключам. |

| Export all extended properties | Будет включать любые расширения в текущем сертификате, они относятся к сертификатам [конкретные настройки] для интерфейсов Windows. |

| Enable certificate privacy | Обычно в экспортируемом PFX-файле шифруется только закрытый ключ, этот параметр шифрует все содержимое PFX-файла. |

| Group or user names | Вы можете использовать участника безопасности группы или пользователя из Active Directory для шифрования содержимого файла PFX, но пароль является наиболее переносимым вариантом для устаревших систем или компьютеров, не присоединенных к тому же домену. |

Импорт сертификатов

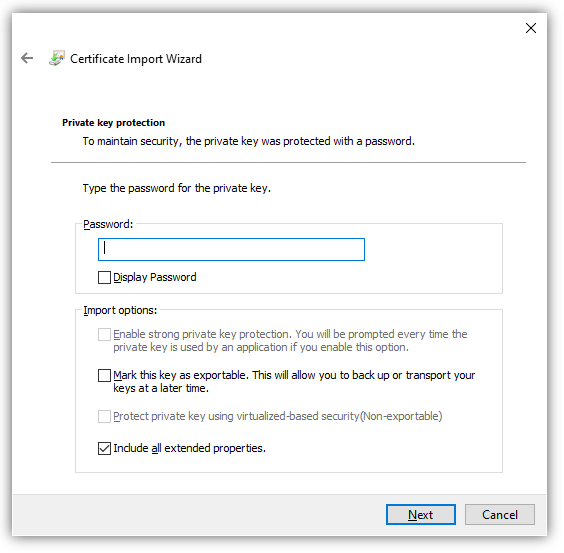

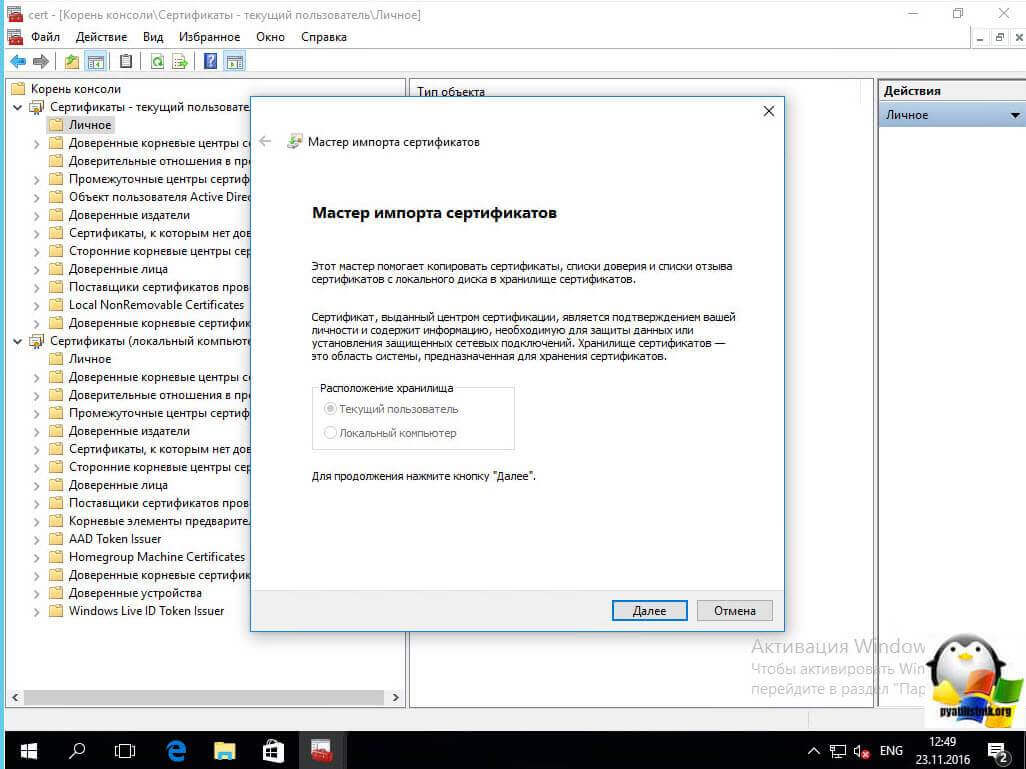

Функция импорта одинакова для всех поддерживаемых типов файлов сертификатов. Единственная разница в том, что если файл содержит закрытый ключ, вы можете «Отметить этот ключ как экспортируемый», о чем вы узнаете подробнее ниже. Windows будет использовать мастер импорта сертификатов.

При использовании мастера импорта сертификатов для PFX вам потребуется указать пароль, используемый для шифрования закрытого ключа. Вот еще один обзор вариантов импорта.

| Настройка | Описание |

|---|---|

| Enable strong private key protection | Требуется пароль для каждого доступа к закрытому ключу. Будьте осторожны с новыми функциями, поскольку они не будут поддерживаться во всех программах. |

| Mark this key as exportable | Вы должны стараться избегать использования этого параметра в любой конечной системе, закрытые ключи следует рассматривать так же, как и хранение паролей. |

| Protect private key using [virtualization-based security] | Этот параметр обеспечивает дополнительные функции безопасности для защиты закрытых ключей от сложных атак вредоносного ПО. |

| Include all extended properties | Относится к тем же настройкам Windows, что и при экспорте. |

Сертификаты для подписи кода PowerShell — хороший вариант использования надежной защиты закрытого ключа.

С автоматическим размещением сертификатов следует проявлять осторожность. Скорее всего, вы получите наилучшие результаты, выбрав хранилище сертификатов вручную.

Импорт и экспорт сертификатов в PowerShell

Теперь с помощью PowerShell экспортируйте один из самозаверяющих сертификатов, которые вы создали ранее. В этом примере вы выбираете сертификат в личном логическом хранилище CurrentUser, который был самозаверяющим.

$certificate = Get-Item (Get-ChildItem -Path 'Cert:\CurrentUser\My\' | Where-Object {$_.Subject -eq $_.Issuer}).PSPath

Теперь, когда вы выбрали сертификат, вы можете использовать команду Export-Certificate, чтобы сохранить файл в кодировке DER, используя команду ниже.

Export-Certificate -FilePath $env:USERPROFILE\Desktop\certificate.cer -Cert $certificate

Теперь давайте посмотрим на экспорт закрытого ключа. Ниже вы проверяете, что у выбранного сертификата есть закрытый ключ. Если он не возвращает True, то команда Get-Item, скорее всего, выбрала неправильный сертификат.

$certificate.HasPrivateKey

Ниже вы установите пароль, который будет использоваться для шифрования закрытого ключа. Затем экспортируйте выбранный сертификат в файл PFX и используйте пароль, который вы ввели ранее, чтобы зашифровать файл.

$pfxPassword = "ComplexPassword!" | ConvertTo-SecureString -AsPlainText -Force

Export-PfxCertificate -FilePath $env:USERPROFILE\Desktop\certificate.pfx -Password $pfxPassword -Cert $certificate

В случае, если необходимо выполнить импорт, как и при экспорте, есть две команды. Одна команда для импорта сертификатов и одна для импорта файлов PFX.

Ниже команда Import-Certificate импортирует файл в формате DER, который вы экспортировали ранее, в личное хранилище текущего пользователя.

Import-Certificate -FilePath $env:USERPROFILE\Desktop\certificate.cer -CertStoreLocation 'Cert:\CurrentUser\My'

Допустим, вы тоже хотите установить закрытый ключ этого сертификата.

$pfxPassword = "ComplexPassword!" | ConvertTo-SecureString -AsPlainText -Force

Import-PfxCertificate -Exportable -Password $pfxPassword -CertStoreLocation 'Cert:\CurrentUser\My' -FilePath $env:USERPROFILE\Desktop\certificate.pfx

Имейте в виду, что пароль должен быть защищенной строкой. Кроме того, если вы импортируете в хранилище локального компьютера (например, «Cert:\LocalMachine«), вам нужно будет запустить команду из командной строки администратора с повышенными привилегиями.

В приведенном выше примере вы также используете параметр -Exportable с командой, отмечая закрытый ключ как экспортируемый в будущем. По умолчанию (без указания этого параметра) экспорт не используется. Экспортируемые закрытые ключи – отельный аспект информационной безопасности, заслуживающий отдельного внимания.

Удаление сертификатов с помощью PowerShell

При удалении сертификатов помните, что понятие «Корзина Windows» в этом случае отсутствует. Как только вы удалите сертификат, он исчезнет! Это означает, что очень важно подтвердить, что вы удаляете правильный сертификат, путем проверки уникального идентификатора, такого как серийный номер или значение расширения Thumbprint.

Как и выше, в приведенной ниже команде мы выбираем самозаверяющий сертификат из личного хранилища текущего пользователя.

$certificate = Get-Item (Get-ChildItem -Path 'Cert:\CurrentUser\My\' | Where-Object {$_.Subject -eq $_.Issuer}).PSPath

Ниже вы можете увидеть свойства отпечатка, серийного номера и темы для выбранного сертификата, чтобы убедиться, что это именно тот сертификат, который вы собираетесь выбрать.

$certificate.Thumbprint

$certificate.SerialNumber

$certificate.Subject

Убедитесь, что вы выбрали правильный сертификат, который собираетесь удалить.

Приведенная ниже команда удаляет все выбранные объекты сертификата, используйте с осторожностью! Передав объект $certificate через конвейер в командлет Remove-Item в приведенной ниже команде, вы удалите все содержимое сертификата без каких-либо запросов на проверку.

$certificate | Remove-Item

Резюме

На протяжении всей этой статьи вы работали с сертификатами в Windows, изучая, как получить к ним доступ, и некоторые инструменты, которые можно использовать при работе с ними. По этой теме можно изучить гораздо больше, в том числе о том, как связать установленные сертификаты с конкретными службами или даже о том, как реализовать инфраструктуру закрытого открытого ключа (PKI) путем развертывания собственных центров сертификации (CA).

Начало:

1. Криптография: простейшие термины этой науки

2. Система шифрования с открытым ключом

3. Зачем нужны центры сертификации при асимметричном шифровании

4. Зачем нужны самозаверенные сертификаты открытого ключа

Хранилища сертификатов

В операционных системах «Windows» (у меня установлена «Windows 10», так что речь в основном пойдет про нее) сертификаты хранятся на логическом уровне в так называемых «хранилищах» (по-английски «store» или «storage»).

Под «сертификатами» в этом посте имеются в виду файлы цифровых сертификатов открытого ключа (см. подробнее об этом предыдущие посты).

Я написал «на логическом уровне» потому, что по хранилищу сертификатов непонятно, на каком конкретно жестком диске компьютера хранятся сертификаты, в какой конкретно папке файловой системы они хранятся. (В данном посте не будет разбираться поиск точного местонахождения сертификатов на компьютере. Это отдельная тема, которая мне пока что неинтересна.)

На компьютере под управлением операционной системы «Windows 10» существует два главных хранилища сертификатов:

– хранилище компьютера (локальной машины);

– хранилище текущего пользователя.

Пользователь с правами администратора данной операционной системы может работать с каждым из этих хранилищ. Обычный пользователь имеет доступ только к хранилищу сертификатов текущего пользователя.

Насколько я понимаю, в хранилище компьютера отображаются сертификаты, доступные для всех пользователей данной операционной системы. Доступность этих сертификатов всем пользователям обеспечивается тем, что при открытии хранилища сертификатов обычного пользователя там будут видны все сертификаты из хранилища компьютера (они «наследуются»). Поэтому хранилище текущего пользователя обычно содержит больше сертификатов, чем хранилище компьютера: видны все сертификаты из хранилища компьютера и дополнительно сертификаты, доступные только текущему пользователю.

Таким образом, если пользователь с административными правами добавит сертификат в хранилище компьютера, то этот сертификат будет виден (доступен) в хранилище каждого пользователя этого компьютера. Если обычный пользователь добавит сертификат в хранилище текущего пользователя, то этот сертификат будет доступен только этому пользователю.

Подхранилища

Оба вышеописанных хранилища разбиты на подхранилища (папки с сертификатами). У меня их больше десятка. Но самые важные из них сейчас для меня два следующих:

– Личное;

– Доверенные корневые центры сертификации.

Инструменты для работы с хранилищами сертификатов

Как обычно, в операционной системе «Windows» есть множество способов для выполнения нужной задачи. Для работы с хранилищами сертификатов, в частности, можно использовать следующее:

– стандартный способ через графический (оконный) интерфейс;

– из командной строки в программе-оболочке «PowerShell»;

– различные программы командной строки вроде «certmgr.exe» или «certutil.exe»;

– можно написать программу для работы с сертификатами самому и так далее.

В этом посте я буду рассматривать только стандартный способ работы с хранилищами сертификатов через графический (оконный) интерфейс.

Консоль управления Microsoft (MMC)

Операционные системы «Windows» включают очень старый компонент (программу), который называется по-английски «Microsoft Management Console», сокращенно «MMC» (по-русски «Консоль управления Microsoft»). Первая версия этой программы была выпущена в 1998 году, но она до сих пор в строю и ее можно использовать для решения различных административных задач в рамках операционной системы. Насколько я понимаю, актуальная версия этой программы 3.0. Эта версия появилась в составе пакета обновлений SP3 для «Windows XP» (2007-2008 годы) и с тех пор в нее не вносилось заметных изменений. В нашем случае ее можно использовать для работы с хранилищами сертификатов.

Исполняемый файл этой программы — «mmc.exe». Ее можно вызвать с помощью команды «mmc» из любого местоположения, так как она хранится в системной папке %windir%\System32\. Я обычно набираю команду «mmc» в строке поиска «Windows 10» возле кнопки «Пуск», поиск находит эту программу и выдает ссылку «Открыть» для ее запуска.

Насколько я понимаю, сама консоль — это просто пустая площадка, на которую можно добавлять различные модули. Таким образом, каждый может настроить для своей работы такую площадку, которая ему больше всего подходит, регулируя состав модулей на площадке. Каждый модуль предназначен для решения своей административной задачи. Отдельный модуль представляет собой файл динамически подключаемой библиотеки (файл с расширением «.dll»), взаимодействие между модулем и консолью выполняется по стандарту «COM».

Этих модулей довольно много, их можно добавить в консоль через меню «Файл – Добавить или удалить оснастку…». По-английски такой модуль называют «snap-in». Почему выбрано такое название — не знаю, обычно такие модули по-английски называют «plug-in» (по-русски «плагин»). Думаю, эти слова можно считать синонимами. Слово «snap-in» на русский язык почему-то перевели как «оснастка». По-моему, такой перевод — это вообще пальцем в небо. У меня слово «оснастка» ассоциируется с морскими кораблями, парусниками. Но такой перевод сложился уже давно и все к нему привыкли. Хотя по слову «оснастка» нелегко сообразить, что в английском это «snap-in».

После составления своей «площадки» (консоли) с оснастками эту площадку можно сохранить в файл с расширением «.msc» (аббревиатура «MSC» расшифровывается как «Microsoft Saved Console», по-русски «сохраненная консоль Microsoft»). В дальнейшем этот файл можно поместить на рабочий стол и запускать именно его. Файлы с расширением «.msc» по умолчанию привязаны к программе «mmc.exe» и передаются ей в качестве входного параметра.

Встроенные сохраненные консоли для работы с хранилищами сертификатов

Раньше нужно было создавать свою консоль для оснасток, предназначенных для работы с хранилищами сертификатов. Но в операционной системе «Windows 10» есть встроенные сохраненные консоли с нужными оснастками для работы с хранилищами сертификатов. Поэтому напрямую вызывать программу «mmc.exe» и работать с нею теперь не требуется (если нужно выполнить только манипуляции с сертификатами в хранилищах сертификатов).

Для запуска встроенной в операционную систему сохраненной консоли для работы с хранилищем сертфикатов данного компьютера (локальной машины) можно в строке поиска операционной системы (рядом с кнопкой «Пуск») набрать фразу «Управление сертификатами компьютеров» (у меня операционная система «Windows 10» с русскоязычным интерфейсом; в англоязычном интерфейсе, естественно, нужно будет искать на английском). Поиск найдет ссылку «Открыть» для этой сохраненной консоли, по которой и следует перейти. (Напомню, для работы с хранилищем сертификатов компьютера требуются права администратора.) Вот как окно этой сохраненной консоли выглядит у меня:

Очевидно, что это окно программы «mmc.exe» с загруженной в него сохраненной консолью из файла «certlm.msc». Обратите внимание на заголовок окна с названием файла: certlm (расширение не указано, но оно есть, просто в заголовке окна оно опущено). Окончание «lm» в этом слове расшифровывается как «local machine» (по-русски в этом случае можно перевести как «данный компьютер»). Файл «certlm.msc» расположен в той же папке %windir%\System32\, что и файл «mmc.exe», поэтому его тоже можно вызвать из любого местоположения из командной строки командой «certlm».

Для запуска встроенной в операционную систему сохраненной консоли для работы с хранилищем сертификатов текущего пользователя можно в строке поиска операционной системы (рядом с кнопкой «Пуск») набрать фразу «Управление сертификатами пользователей». Вот как окно этой сохраненной консоли выглядит у меня:

Опять же, это окно программы «mmc.exe» с загруженной в него сохраненной консолью из файла «certmgr.msc». Название «certmgr» расшифровывается как «Certificate Manager» (по-русски «Менеджер сертификатов» или «Диспетчер сертификатов»). Для работы с этой сохраненной консолью не требуется прав администратора операционной системы, достаточно прав текущего пользователя. Опять же, файл «certmgr.msc» хранится в той же папке %windir%\System32\, о которой уже дважды было упомянуто ранее. Его можно запустить из любого местоположения из командной строки с помощью команды «certmgr».

Важно отметить, что сохраненная консоль «certmgr.msc» и программа командной строки «certmgr.exe» — это разные вещи. Не следует их путать.

Ссылки по теме:

https://learn.microsoft.com/en-us/dotnet/framework/wcf/feature-details/working-with-certificates

https://learn.microsoft.com/en-us/dotnet/framework/wcf/feature-details/how-to-view-certificates-with-the-mmc-snap-in

How to View Certificates on Windows 10 (Using Windows 10 Certificate Manager)

Home » How to View Certificates on Windows 10 (Using Windows 10 Certificate Manager)

(1 votes, average: 5.00 out of 5)

This brief guide introduces you to Windows 10 Certificate Manager. This tool allows you to view and manage installed digital certificates on Windows devices as well as view CRLs and CTLs as well

When you install digital certificates onto your computer, there’s one place where they should be imported right away: the Windows 10 Certificate Manager. This tool is an easy-to-use console where you can view installed certificates on your Windows 10 device all in one place. This includes:

- Code signing certificates

- Client authentication certificates

- Document signing certificates.

But the Windows 10 Certificate Manager doesn’t store only your personal or organizational certificates — it’s also where you can view:

- All publicly trusted root certificates that are pre-installed on your device,

- Certificate revocation lists (CRLs), and

- Certificate trust lists (CTLs).

This article will familiarize you with the Windows 10 Certificate Manager tool that’s built into your machine. After that, we’ll walk you through the processes of how to view both organizational and publicly trusted digital certificates that are installed on your device.

Save 27% – DigiCert Code Signing Certificate

Enhance your code’s integrity and boost user confidence through digital “shrink-wrapping” using a DigiCert Code Signing Certificate.

Buy a DigiCert Code Signing Certificate

What Is the Windows 10 Certificate Manager? It’s How You Can View Installed Certificates

The Certificate Manager is a console that comes installed on every modern Windows computer. It’s a tool that enables you to do many things relating to digital certificates that are installed on your device, including:

- View installed certificates,

- Modify your certificates,

- Export existing certificates,

- Delete existing certificates, and

- Import new certificates.

This is also where you can view your device’s trust store for publicly trusted certificates (i.e., certificates issued by trusted certificate authorities [CAs]) that come pre-installed on your device. More on that toward the end of the article. But first, there’s one other important thing to mention before we move on to how to view certificates in Windows 10.

There are Two Types of Window Certificate Manager Tools (Snap-In vs Command-Line Utility)

Certmgr.msc is a Microsoft Management Console (MMC) snap-in. The snap-in is a handy interface where you can add specific tools to your device’s admin console (e.g., a certificate manager). This differs from the Certmgr.exe, which is a command-line utility certificate manager.

Now that we know what Windows Certificate Manager console is and why it’s useful, let’s get right to how you can use it to view, delete or install certificates onto your device.

How to View Installed Certificates on Windows 10 (Organizational & Individual Certificates)

1. First, open your Windows 10 Certificate Manager. You can do this by typing either Cert or Certificate in the run menu.

2. Select the Manage user certificates option at the top of the menu. This will populate another window title Certmgr. This is the Certificate Manager tool, which allows you to view installed certificates on Windows 10.

3. In the left pane, double-click the Personal folder to display a sub-folder titled Certificates.

4. Select the Certificates folder in the left navigation to view the list of digital certificates you have installed on your machine. These will display in the right pane.

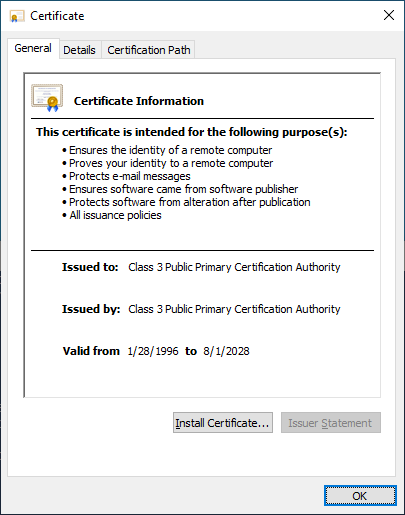

That’s it! Now, you can view any of these individual certificates by simply double-clicking on it. Doing this will open a new window that displays the digital certificate’s information, including:

- The certificate’s intended uses,

- Who it’s assigned to, and

- What trusted certificates it stems from and whether it’s trustworthy.

Now you know how to view installed certificates on Windows 10! Of course, if you’re curious to know what certificates you have installed on your device through Windows, then keep reading.

This will display a folder labeled Certificates, which will display the trusted root certificates that are installed on your device:

That’s it! As you can see, understanding how to view certificates on Windows 10 isn’t complicated at all once you know what it is you’re looking for. There’s really nothing to it.

If you want to learn how to import or install a code signing certificate on Windows, check out our other guide.

Don’t have a certificate yet? Then it’s time to remedy that with our selection of Windows code signing certificates.

Save Up to 21% on a Windows Code Signing Certificate

Give users a reason to trust your Windows apps by preventing “Unknown Publisher” warnings. You can digitally sign unlimited apps for as little as $211.46/year.

Get Your Code Signing Certificate

Система цифровых сертификатов используется аналогично паролям, для подтверждения личности пользователя или ПК, обмена электронной информацией в виртуальной сети. Легковесные файлы содержат личные данные, которые применяются при идентификации личности. Хранилище сертификатов в ОС Windows 10 находится в секретном месте. Иногда фирмам приходится настраивать личные сертификаты, поэтому им важно знать местоположение файлов.

Для чего знать, где хранятся сертификаты?

Каждый файл в хранилище предусмотрен для защиты операционки цифрового устройства. Они препятствуют проникновению вредоносных программ в систему. Отдельная цифровая подпись отвечает за определенный скачанный софт.

Знание о том, где хранятся такие файлы, требуется в случае просмотра или установки корневых, личных сертификатов. В «десятке» инструменты находятся в контейнере двух типов:

- Certificate store локального ПК – включают список файлов для проверки оригинальности сервера.

- Certificate store для пользователя – хранят сертификаты утилит, которые запускает юзер.

Сертификаты представляют собой корневые и личные файлы. Первые являются составным элементом секретного ключа. Вторые предназначены для идентификации юзеров при обмене электронных данных. Поменять настройки в «десятке» можно через mmc оснастки, в том числе через хранилище.

Список важных объектов: сертификаты для оборудования, персональные файлы – находят несколькими способами с помощью встроенных инструментов, сторонних утилит.

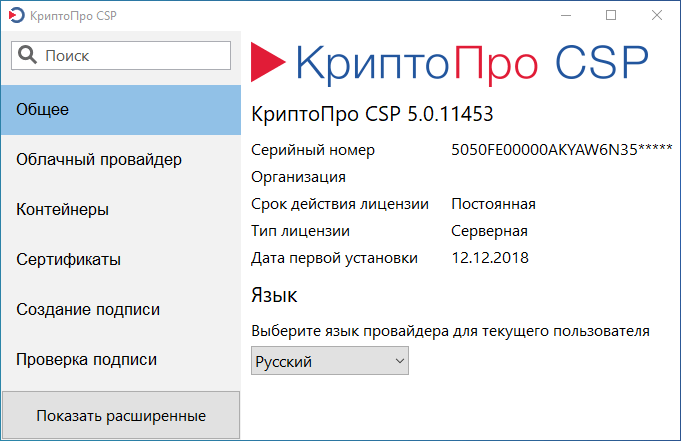

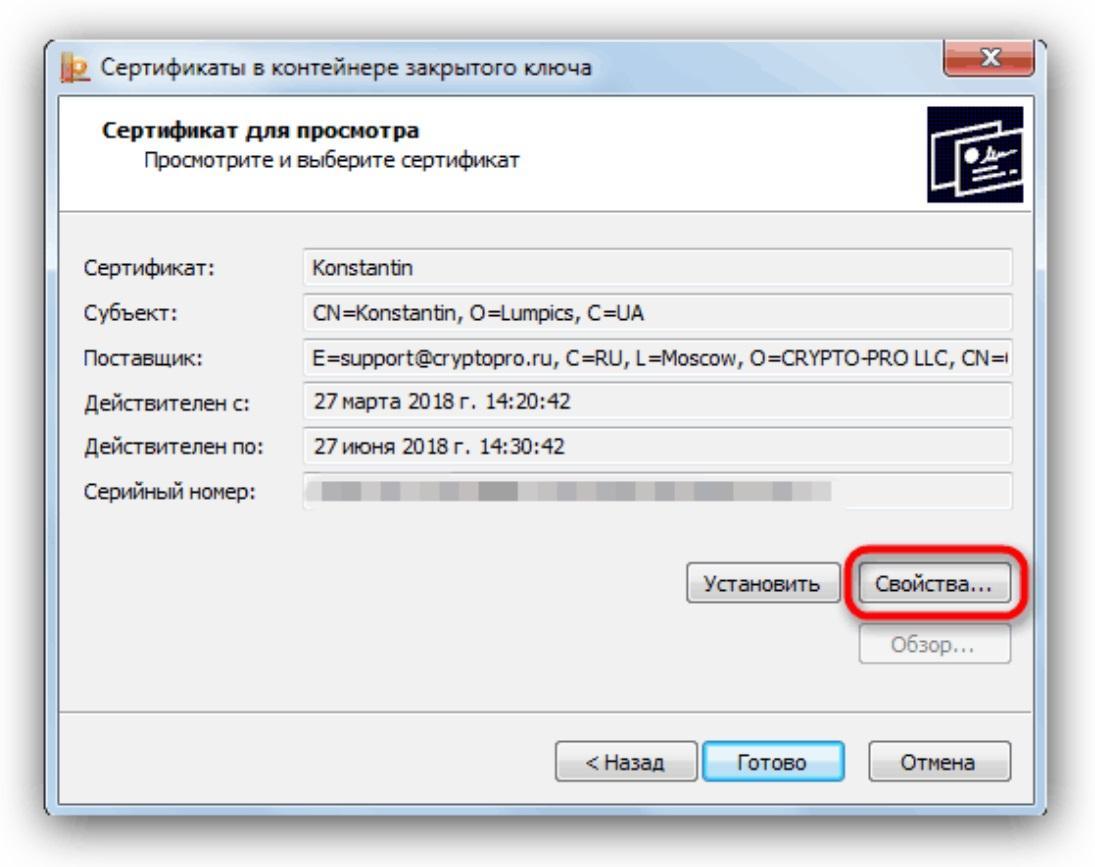

Через «КриптоПро»

Криптопровайдер предназначен для организации защиты программных обеспечений методом шифрования. Менеджер защищает конфиденциальную информацию при обмене данными через сеть интернет, обеспечивает юридическую достоверность электронных документов.

Для включения программы ее требуется скачать с официального сайта разработчика, инсталлировать на компьютер. Все действия выполняются с правами Администратора. Во время установки ПО можно выполнять настройки через панель свойств. После инсталляции потребуется перезагрузить устройство.

Просмотр проверочных ключей ЭЦП происходит по следующему алгоритму:

- Зайти в меню Пуск.

- Открыть «Все программы».

- Выбрать «КриптоПро».

- Щелкнуть по пункту «Сертификаты».

В открывшемся окне пользователь увидит все актуальные корневые, личные файлы. Обладая администраторскими правами, можно управлять файлами в «десятке»: выполнять копирование, редактирование, деинсталлировать файлы.

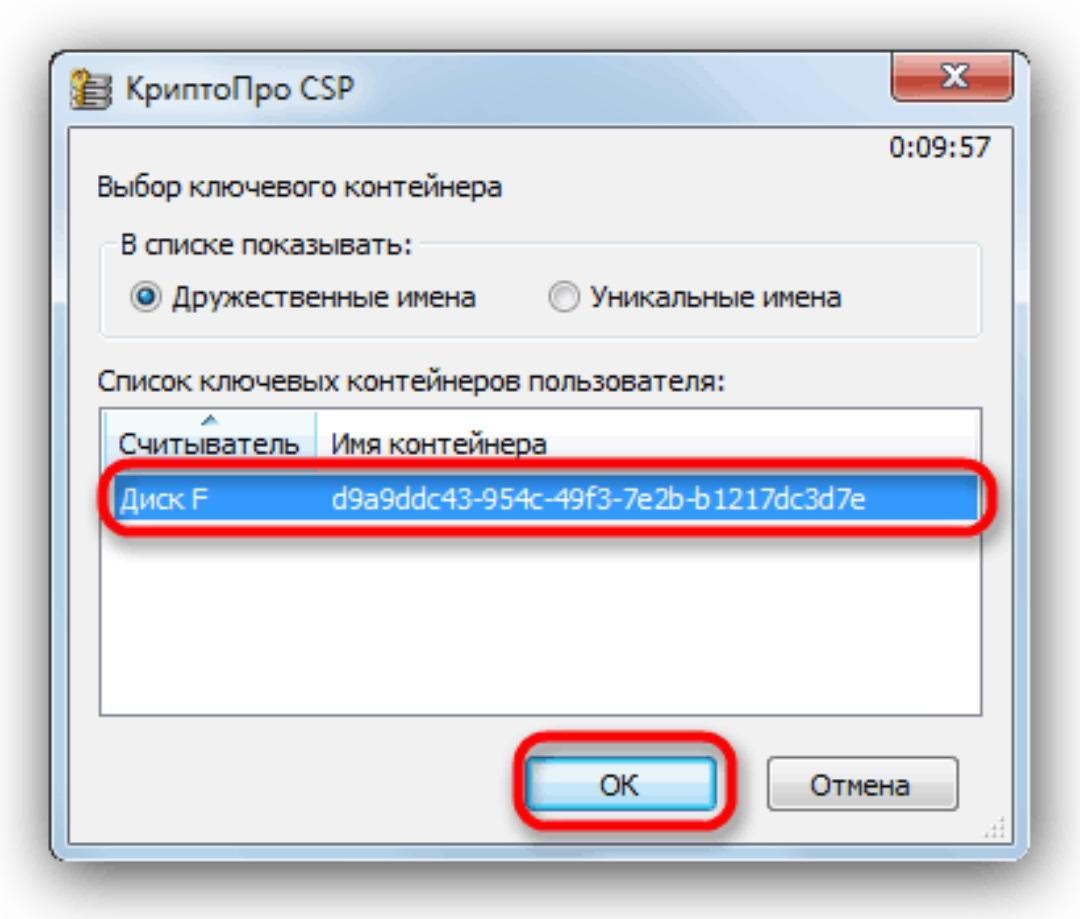

Через Certmgr

Диспетчер разрешает проводить различные действия с цифровыми документами. Консоль является частью операционной системы, включает инструменты для функций управления.

Для просмотра данных нужно следовать инструкции:

- Зайти в Пуск.

- Открыть Командную строку, набрать: c Нажать «Enter».

- В меню появившегося окна выбрать «Личное» и «Корневые сертификаты…». Зайдя в разделы, можно развернуть реестры с полным списком ключей.

Без прав Администратора утилита не заработает. Софт имеет ограничение в шифровании данных, где происходит специальное кодирование файлов.

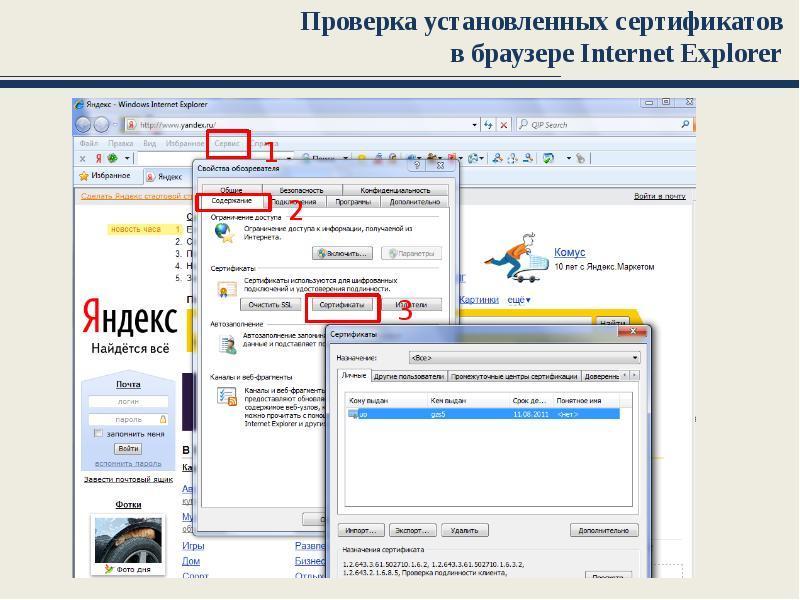

Через Internet Explorer

Браузер интегрирован в ОС Виндовс 10, включает набор инструментов, позволяющих искать и просматривать информацию в виртуальной сети. Если веб-проводник отсутствует в «десятке», его легко можно скачать с официального источника.

С помощью браузера можно найти ЭЦП, следуя инструкции:

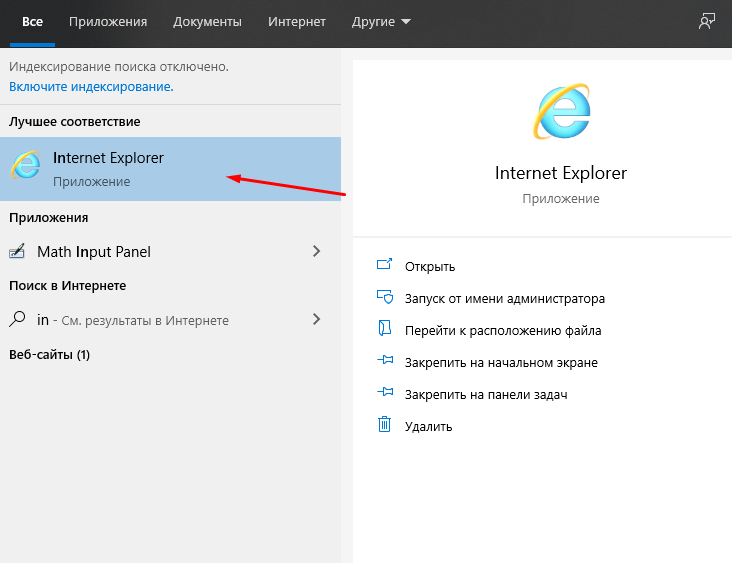

- Запустить Интернет Эксплорер.

- Выбрать «Свойства браузера».

- Тапнуть по разделу «Содержание».

- Нажать на подраздел «Сертификаты».

В результате откроется содержимое с полным списком искомых файлов. В веб-сервисе существует возможность их добавления. Юзеру стоит помнить, что корневые ЭЦП удостоверяющих центров деактивировать запрещено.

Аналогичный способ поиска документов выполняется через Центр управления сетями или общим доступом:

- Открыть Панель управления.

- Войти в «Свойства браузера».

- Зайти в меню «Содержание» и «Сертификаты».

Преимущество метода заключается в том, что посмотреть список ЭЦП можно без администраторских прав. Для обычных людей доступен только просмотр, вносить изменения запрещено.

Через контроль управления

Представляет собой один из важнейших компонентов ОС Виндовс 10. С помощью встроенного средства осуществляется управление, запуск, настройка большинства системных функций. Также можно найти, где лежат сертифицированные файлы ЭЦП для их редактирования.

Пошаговая инструкция:

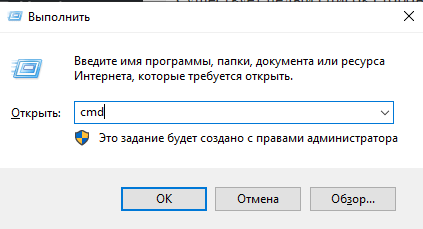

- Нажать: «Win + R».

- Ввести в строку запроса: cmd. Нажать «Enter».

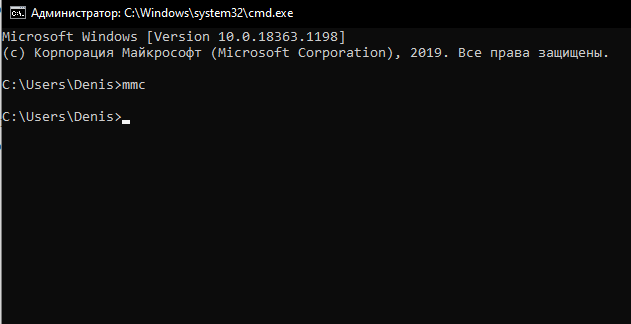

- после этого перейти по команде mmc в терминал;

- Щелкнуть по вкладке «Файл».

- В открывшемся списке тапнуть «Добавить изолированную оснастку».

- Нажать на раздел «Сертификаты».

Все действия пользователь может выполнять только с правами Администратора. Такой вариант подходит не каждому человеку, так как некоторые запросы вводятся через Командную строку. Сервисом обычно пользуются системные администраторы или люди, хорошо разбирающиеся в теме.

Существует целый список сторонних ресурсов, позволяющих управлять сертификатами, инсталлированными в ОС Виндовс 10. Но пользоваться такими утилитами не рекомендуется, так как нет гарантии, что в них присутствует команда отправки сертификата на внешний сервер. Надежное сертифицированное приложение – это «КриптоПро», которое дает гарантию защиты от несанкционированного доступа посторонних лиц к ЭЦП.

Также в последних версиях Винды зашифрованные файлы просматривают, перейдя по пути: C:UsersПОЛЬЗОВАТЕЛЬAppDataRoamingMicrosoftSystemCertificates. Словосочетание «Пользователь» меняется на название учетной записи. В результате откроется полный список засекреченных данных.

Сертификаты созданы для безопасной работы цифровой техники. Их достоверность гарантирована сертификационным центром. Управление ЭЦП требует определенных знаний, поэтому работу должен выполнять специалист или продвинутый пользователь.

Обновлено 24.11.2016

Добрый день уважаемые читатели блога Pyatilistnik.org, меня уже на протяжении этого месяца, несколько раз спрашивали в электронной почте, где хранятся сертификаты в windows системах, ниже я подробнейшим образом вам расскажу про этот вопрос, рассмотрим структуру хранилища, как находить сертификаты и где вы это можете использовать на практике, особенно это интересно будет для тех людей, кто часто пользуется ЭЦП (электронно цифровой подписью)

Для чего знать где хранятся сертификаты в windows

Давайте я вам приведу основные причины, по которым вы захотите обладать этим знанием:

- Вам необходимо посмотреть или установить корневой сертификат

- Вам необходимо посмотреть или установить личный сертификат

- Любознательность

Ранее я вам рассказывал какие бывают сертификаты и где вы их можете получить и применять, советую ознакомиться с данной статьей, так как информация изложенная в ней является фундаментальной в этой теме.

Во всех операционных системах начиная с Windows Vista и вплоть до Windows 10 Redstone 2 сертификаты хранятся в одном месте, неком таком контейнере, который разбит на две части, один для пользователя, а второй для компьютера.

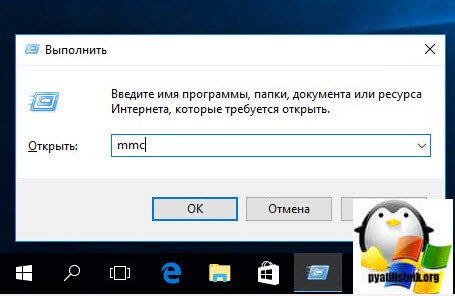

В большинстве случаев в Windows поменять те или иные настройки вы можете через mmc оснастки, и хранилище сертификатов не исключение. И так нажимаем комбинацию клавиш WIN+R и в открывшемся окне выполнить, пишем mmc.

Вы конечно можете ввести команду certmgr.msc, но таким образом вы сможете открыть только личные сертификаты

Теперь в пустой mmc оснастке, вы нажимаете меню Файл и выбираете Добавить или удалить оснастку (сочетание клавиш CTRL+M)

В окне Добавление и удаление оснасток, в поле Доступные оснастки ищем Сертификаты и жмем кнопку Добавить.

Тут в диспетчере сертификатов, вы можете добавить оснастки для:

- моей учетной записи пользователя

- учетной записи службы

- учетной записи компьютера

Я обычно добавляю для учетной записи пользователя

и компьютера

У компьютера есть еще дополнительные настройки, это либо локальный компьютер либо удаленный (в сети), выбираем текущий и жмем готово.

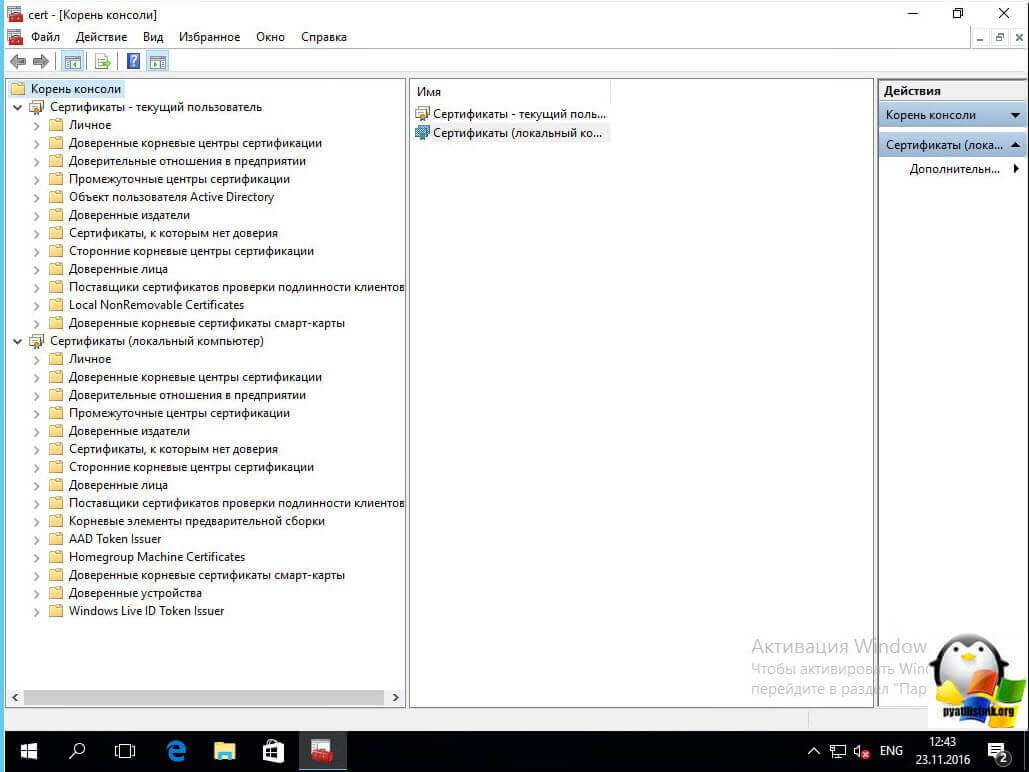

В итоге у меня получилось вот такая картина.

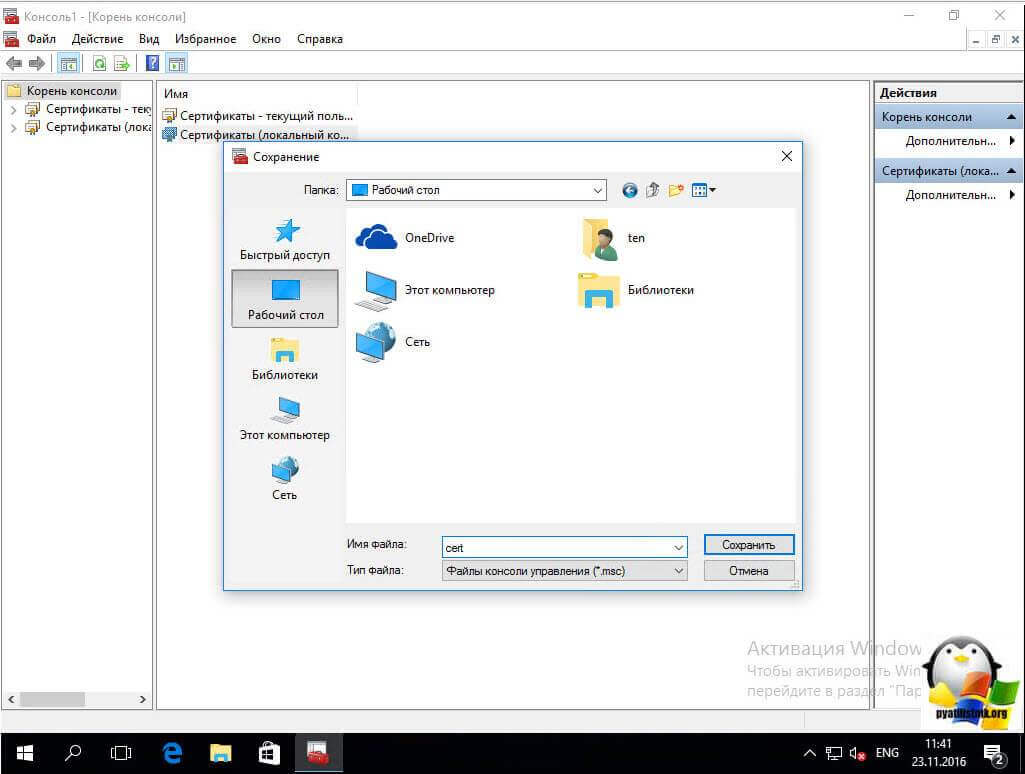

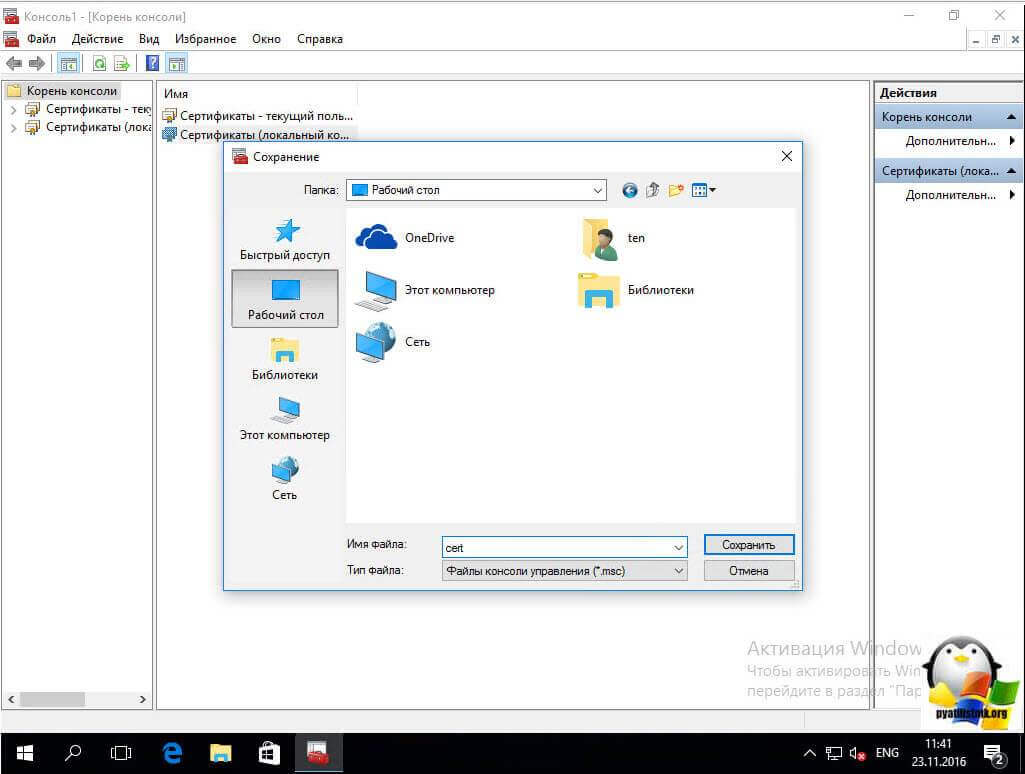

Сразу сохраним созданную оснастку, чтобы в следующий раз не делать эти шаги. Идем в меню Файл > Сохранить как.

Задаем место сохранения и все.

Как вы видите консоль хранилище сертификатов, я в своем примере вам показываю на Windows 10 Redstone, уверяю вас интерфейс окна везде одинаковый. Как я ранее писал тут две области Сертификаты — текущий пользователь и Сертификаты (локальный компьютер)

Сертификаты — текущий пользователь

Данная область содержит вот такие папки:

- Личное > сюда попадают личные сертификаты (открытые или закрытые ключи), которые вы устанавливаете с различных рутокенов или etoken

- Доверительные корневые центры сертификации > это сертификаты центров сертификации, доверяя им вы автоматически доверяете всем выпущенным ими сертификатам, нужны для автоматической проверки большинства сертификатов в мире. Данный список используется при цепочках построения доверительных отношений между CA, обновляется он в месте с обновлениями Windows.

- Доверительные отношения в предприятии

- Промежуточные центры сертификации

- Объект пользователя Active Directory

- Доверительные издатели

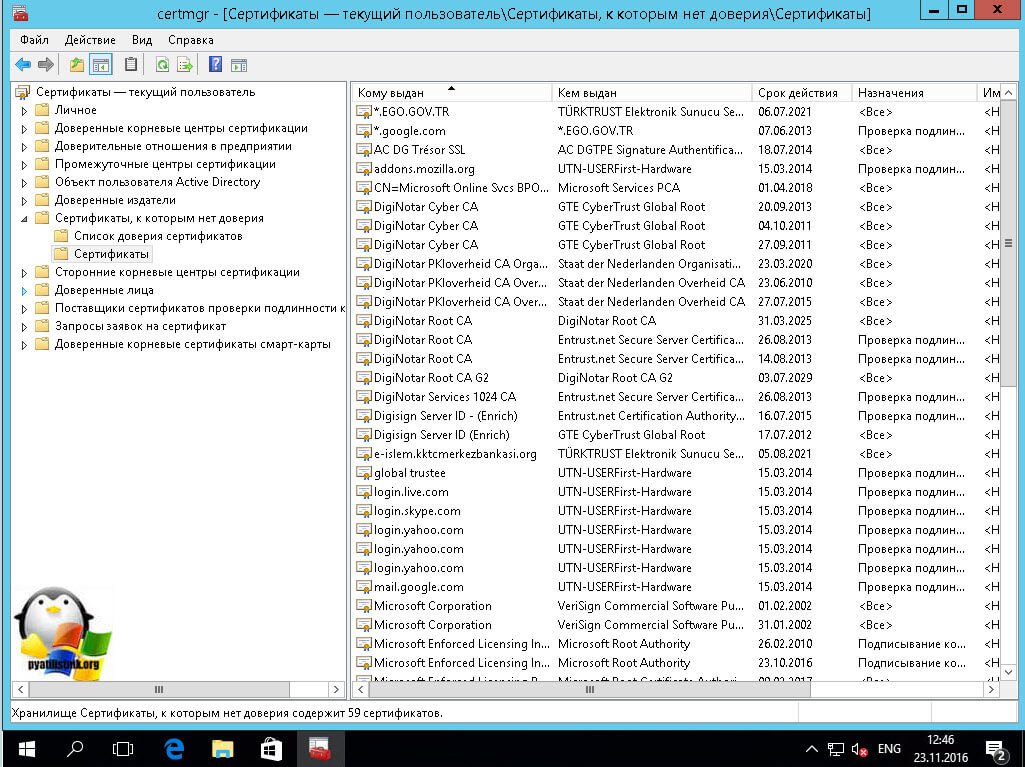

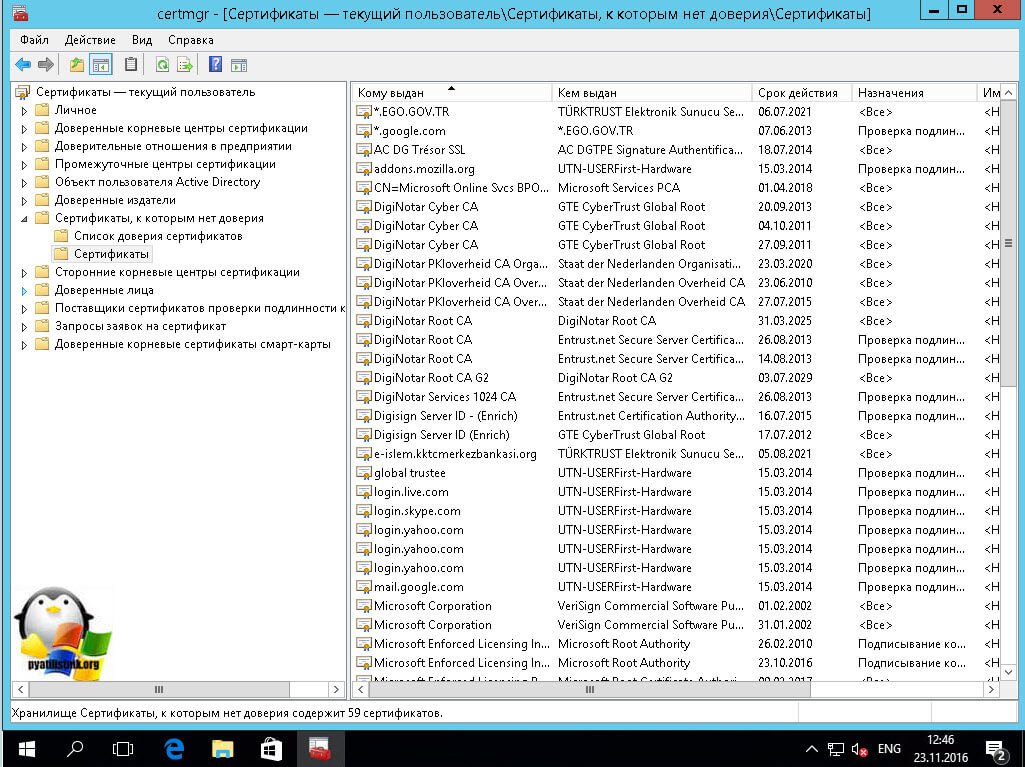

- Сертификаты, к которым нет доверия

- Сторонние корневые центры сертификации

- Доверенные лица

- Поставщики сертификатов проверки подлинности клиентов

- Local NonRemovable Certificates

- Доверительные корневые сертификаты смарт-карты

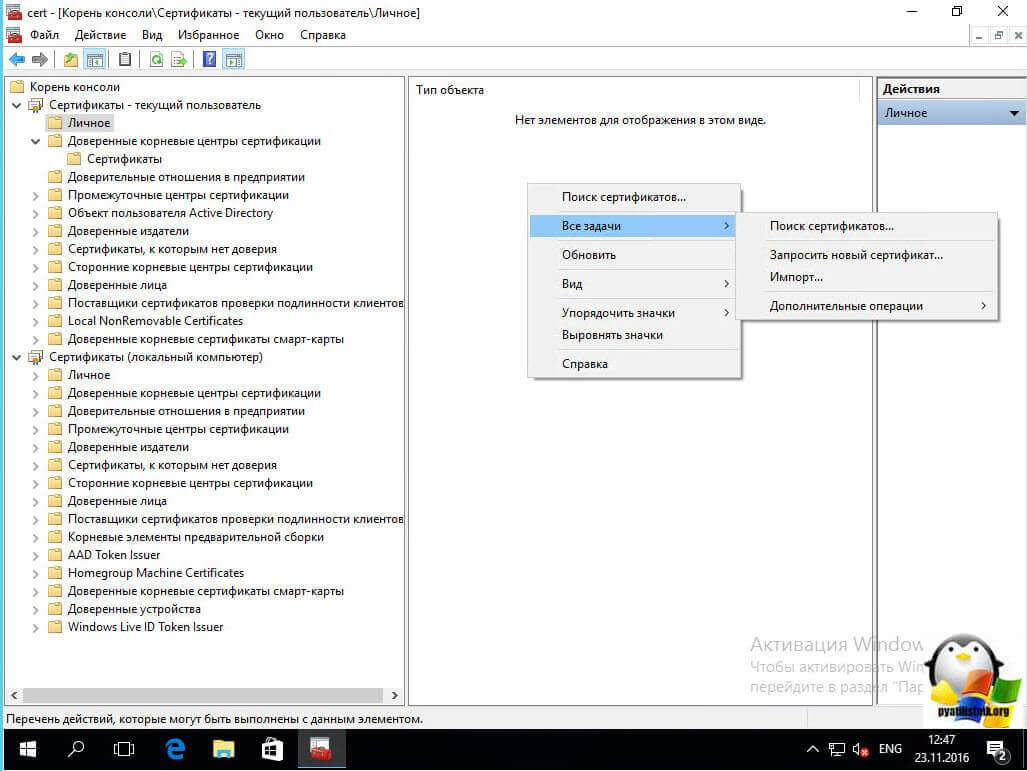

В папке личное, по умолчанию сертификатов нет, если вы только их не установили. Установка может быть как с токена или путем запроса или импорта сертификата.

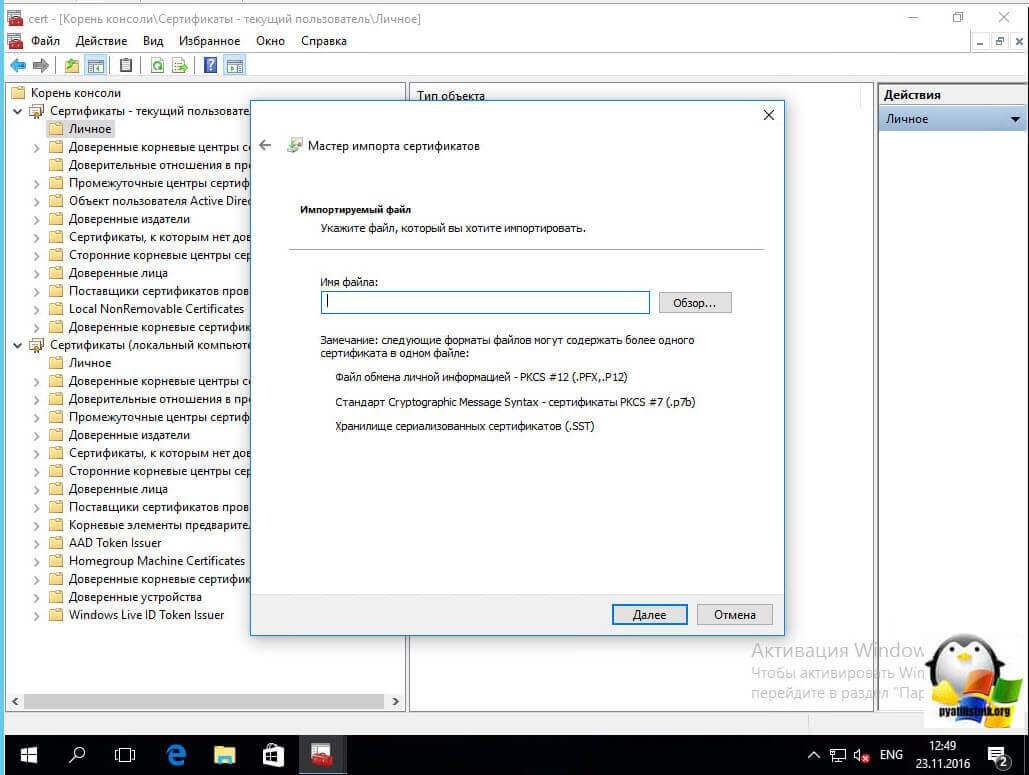

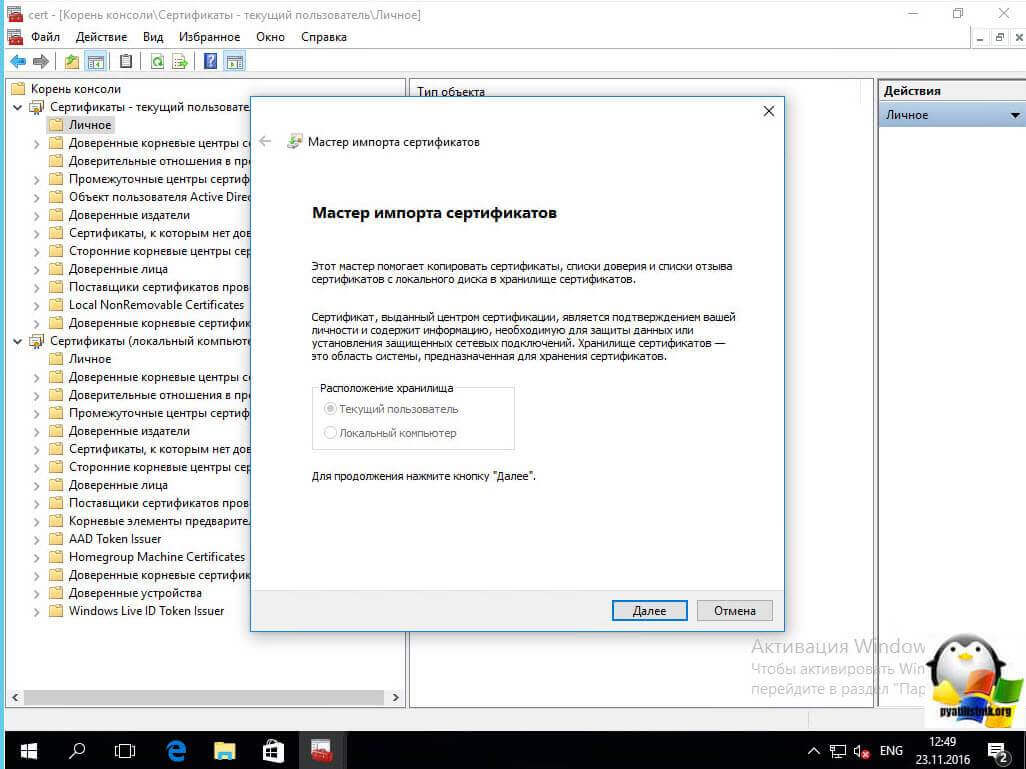

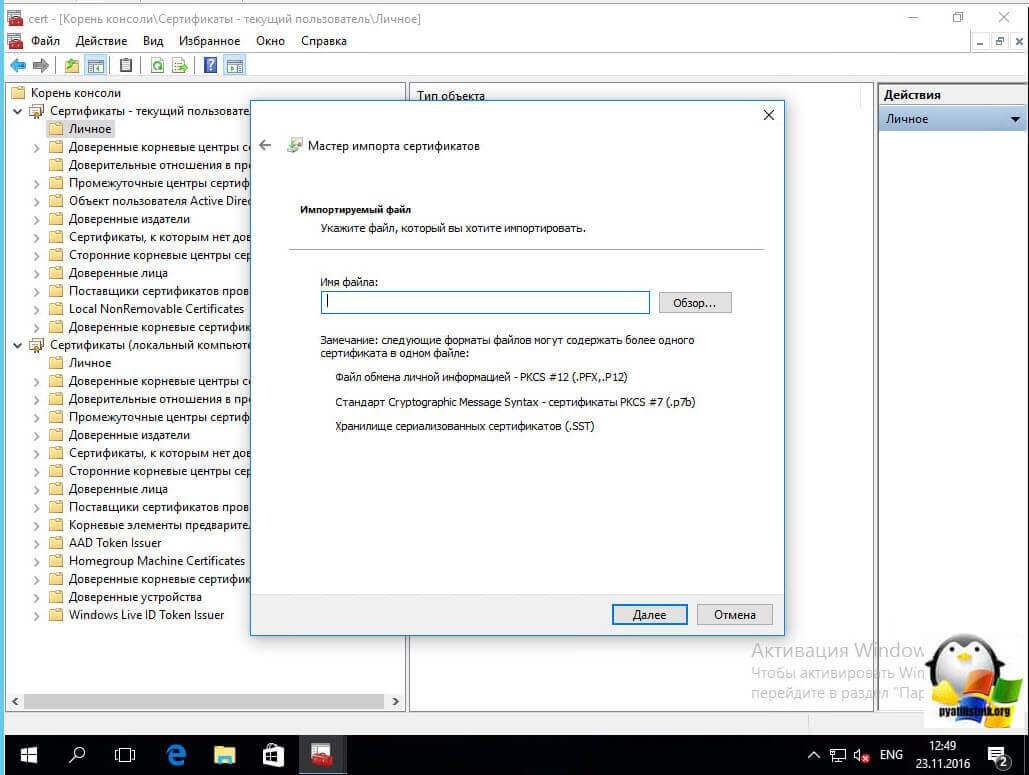

В мастере импортирования вы жмете далее.

далее у вас должен быть сертификат в формате:

- PKCS # 12 (.PFX, .P12)

- Стандарт Cryprograhic Message Syntax — сертификаты PKCS #7 (.p7b)

- Хранилище сериализованных сертификатов (.SST)

На вкладке доверенные центры сертификации, вы увидите внушительный список корневых сертификатов крупнейших издателей, благодаря им ваш браузер доверяет большинству сертификатов на сайтах, так как если вы доверяете корневому, значит и всем кому она выдал.

Двойным щелчком вы можете посмотреть состав сертификата.

Из действий вы их можете только экспортировать, чтобы потом переустановить на другом компьютере.

Экспорт идет в самые распространенные форматы.

Еще интересным будет список сертификатов, которые уже отозвали или они просочились.

Список пунктов у сертификатов для компьютера, слегка отличается и имеет вот такие дополнительные пункты:

- AAD Token Issue

- Windows Live ID Token

- Доверенные устройства

- Homegroup Machine Certificates

Думаю у вас теперь не встанет вопрос, где хранятся сертификаты в windows и вы легко сможете найти и корневые сертификаты и открытые ключи.

Содержание

- Пошаговое руководство. Просмотр сертификатов с помощью оснастки MMC

- Просмотр сертификатов в оснастке MMC

- Просмотр сертификатов с помощью средства диспетчера сертификатов

- Просмотр сертификатов для локального устройства

- Просмотр сертификатов для текущего пользователя

- Хранилище сертификатов Windows 10 — где лежат

- Что такое хранилище сертификатов в Windows системах

- Для чего оно нужно

- Как посмотреть установленные цифровые сертификаты в Windows 7 или 10

- Просмотр через консоль управления

- Доступ через проводник

- Просмотр через Internet Explorer

- Просмотр сертификатов через Крипто ПРО

- Просмотр сертификатов через Certmgr

- Как удалить сертификат в Windows 10

- Локальное хранилище сертификатов windows 10

- Для чего знать где хранятся сертификаты в windows

- Популярные Похожие записи:

- 34 Responses to Где хранятся сертификаты в windows системах

- Где в Windows хранятся корневые сертификаты Центров Сертификации (CA)

- Общесистемные корневые CA сертификаты

- Google Chrome

- Opera

- Firefox

Пошаговое руководство. Просмотр сертификатов с помощью оснастки MMC

При создании защищенного клиента или службы можно использовать сертификат в качестве учетных данных. Например, общий тип учетных данных — это сертификат X. 509, который создается с помощью X509CertificateInitiatorClientCredential.SetCertificate метода.

существует три разных типа хранилищ сертификатов, которые можно проверить с помощью консоли управления (mmc) в Windows systems:

Локальный компьютер. хранилище является локальным для устройства и является глобальным для всех пользователей на устройстве.

Текущий пользователь: хранилище является локальным по отношению к текущей учетной записи пользователя на устройстве.

Учетная запись службы. хранилище является локальным для определенной службы на устройстве.

Просмотр сертификатов в оснастке MMC

В следующей процедуре показано, как проверить магазины на локальном устройстве, чтобы найти соответствующий сертификат:

В меню Пуск выберите пункт выполнить и введите MMC.

Откроется консоль MMC.

В меню файл выберите команду Добавить или удалить оснастку.

В списке Доступные оснастки выберите Сертификаты, а затем щелкните добавить.

В окне оснастки «сертификаты » выберите учетная запись компьютера, а затем нажмите кнопку Далее.

При необходимости можно выбрать учетную запись пользователя для текущего пользователя или учетной записи службы для конкретной службы.

Если вы не являетесь администратором устройства, вы можете управлять сертификатами только для учетной записи пользователя.

В окне Выбор компьютера оставьте выбранным параметр локальный компьютер и нажмите кнопку Готово.

В окне Добавление или удаление оснастки нажмите кнопку ОК.

Чтобы просмотреть сертификаты в оснастке MMC, выберите корень консоли в левой области, а затем разверните узел Сертификаты (локальный компьютер).

Появится список каталогов для каждого типа сертификатов. Из каждого каталога сертификатов можно просматривать, экспортировать, импортировать и удалять свои сертификаты.

Просмотр сертификатов с помощью средства диспетчера сертификатов

Вы также можете просматривать, экспортировать, импортировать и удалять сертификаты с помощью средства диспетчера сертификатов.

Просмотр сертификатов для локального устройства

Откроется средство диспетчера сертификатов для локального устройства.

Для просмотра сертификатов в разделе Сертификаты — локальный компьютер в левой области разверните каталог для типа сертификата, который нужно просмотреть.

Просмотр сертификатов для текущего пользователя

Выберите параметр Выполнить в меню Пуск, а затем введите certmgr.msc.

Отобразится инструмент диспетчера сертификатов для текущего пользователя.

Чтобы просмотреть сертификаты, в разделе Сертификаты — текущий пользователь в левой области разверните каталог для типа сертификата, который нужно просмотреть.

Источник

Хранилище сертификатов Windows 10 — где лежат

Для основной массы пользователей знания о хранилищах сертификатов не пригодятся. На практике с этой функцией Виндовс сталкиваются системные администраторы и хорошо подготовленные пользователи. Именно им время от времени приходится удалять ненужные, но важные зашифрованные документы, цифровые подписи и другую секретную информацию. Также на их ответственности и установка новых секретных документов.

Что такое хранилище сертификатов в Windows системах

Термин «хранилище сертификатов» можно расшифровать как часть оперативной памяти ПК, где помещена на хранение самая секретная зашифрованная информация. К таковой относятся:

Сертификаты служат для идентификации человека посредством сети интернет, после чего он сможет подтвердить допуск к определенным утилитам.

Доступ к секретным документам имеют единицы. Хранилище, как объект ОС, можно обозначить как отдельный файл, но для его открытия используются совсем другие средства, нежели доступные многим программы.

Хранилище имеет два отдельных раздела. В одном хранятся личные данные пользователя, в другом – средства идентификации самого компьютера. Сохранение происходит локально для каждого ПК и для каждого пользователя, который работает на нем.

Для чего оно нужно

Каждый документ в хранилище призван сохранить безопасность работы операционной системы ПК. Это предотвращает проникновение в систему опасных или нежелательных и сомнительных программ. Каждая цифровая подпись отвечает за благонадежность отдельно взятого софта. Иногда такую же проверку проходит и сам пользователь. То есть для него тоже имеется свой идентификатор.

Корневой центр сертификации

У Виндовс есть свои корневые сертификаты. Благодаря им поддерживается стандартная работа ОС. Например, можно совершенно спокойно пользоваться функцией «Центр обновления Windows».

Очень широкое применение сертификация получила в Google Chrome. Особенно она востребована для взаимодействия с государственными сайтами. Чтобы иметь доступ к базам данных, обязательно нужно соответствующее разрешение. Вот его и выдает государственный сайт.

Немало утилит создают свои шифры. Например, если требуется изменить характеристики оборудования. Таким образом они обеспечивают программному продукту законность.

Как посмотреть установленные цифровые сертификаты в Windows 7 или 10

Прежде всего можно посмотреть доступные важные документы, такие как:

Есть и другие способы, как просмотреть хранилище сертификатов Windows 7, 8, 10, ХР.

Просмотр установленных сертификатов

Просмотр через консоль управления

Предустановленной функцией просмотра секретной информации является консоль управления. Используя ее, тоже можно найти требуемые ключи. Для этого следует:

Таким же способом можно в формате чтения просматривать сертифицированные учетки, зарегистрированные в Виндовс. Также можно вносить, убирать, исправлять и копировать документы.

Важно! Иметь права администратора обязательно.

Доступ через проводник

В современных ОС Виндовс, все зашифрованные данные находятся по веб-адресу C:UsersПОЛЬЗОВАТЕЛЬAppDataRoamingMicrosoftSystemCertificates. Если вместо слова «Пользователь» вписать рабочую учетку, то полный перечень открытых зашифрованных документов будет доступен для ознакомления.

Что касается закрытых ЭЦП, то они лежат на USB-рутокене. Для их просмотра потребуется другой секретный пароль. Его выдает администратору удостоверяющий центр.

В папке Виндовс хранится еще копия сертификата ЭЦП. Она предназначена для программной поддержки. Доступа пользователям к этой папке нет.

Просмотр через Internet Explorer

Найти ЭЦП можно и при помощи браузера Internet Explorer. Он установлен в современных аппаратах с ОС Windows 10, ХР. При отсутствии его легко можно скачать.

Просмотр сертификатов через Internet Explorer

Чтобы найти хранилище с секретными документами через этот браузер, следует его запустить. Далее нужно активировать вкладки:

В новом окошке будут представлены все сертификаты.

Важно! Корневые сертификаты удостоверяющих центров удалять нельзя.

Востребованность этого варианта просмотра зашифрованной информации в том, что видеть их можно, не имея права администратора. Просматривать могут все пользователи, но вносить изменения – прерогатива системных администраторов.

В Internet Explorer перечень особо важных документов можно просмотреть, используя меню «Центр управления сетями и общим доступом». Для этого нужно будет открыть «Панель управления» и войти в раздел «Свойства обозревателя». Далее следует активировать вкладки «Содержание» и «Сертификаты».

Просмотр сертификатов через Крипто ПРО

Просматривать ЭЦП можно с помощью программы-дистрибутива (Крипто ПРО).

Электронный сертификат в Крипто ПРО

В появившемся окне появится перечень всех актуальных сертификатов. Имея права администратора, возможно управление сертификатами Windows 10 и других версий ОС. С ними можно проводить различные действия. То есть, можно удалять, редактировать, копировать. Последнее возможно при наличии ключа и допуска центра. С ними можно будет использовать скопированный ЭЦП на другом аппарате.

Просмотр сертификатов через Certmgr

В ОС Виндовс предусмотрен встроенный менеджер, который работает с имеющимися зашифрованными данными. С его помощью можно ознакомиться со всеми сертификатами (личные ЭЦП, сертификаты партнеров Майкрософт и т. д.).

Просмотреть секретные данные, используя данный менеджер можно так:

Во всплывающем окне появятся разделы «Личное» и «Корневые сертификаты удостоверяющего центра». Активируя их можно раскрыть полные реестры и найти требуемые ключи.

Нужно знать! Все эти действия может проводить только доверенный администратор. В ином случае менеджер не запустится.

У приложения есть ограничения в части шифрованных данных, где имеется специальное кодирование информации.

Как удалить сертификат в Windows 10

Через какое-то время некоторая важная информация теряет актуальность или становится известной третьим лицам. Иногда файлы, содержащие ее, повреждаются или нуждаются в замене на более новую версию. Тогда ненужные данные требуется удалить. При этом корневые в любой ситуации нужно сохранить!

Внимание! До удаления настоятельно рекомендуется удостовериться в окончательной неактуальности секретного файла. Обратного хода у процесса нет, даже при том, что закрытый ключ остается.

Процедуру выполняет системный администратор или хотя бы один из теоретически подготовленных пользователей.

К хранилищу доступ можно получить двумя способами:

К примеру, требуется удалить ЭЦП пользователя.

На экране всплывет перечень секретных документов. Ненужные можно выбрать, удалить. Важно не забыть сохраняться.

С использованием панели управления можно получить более полное разрешение к зашифрованной информации. Порядок действий в этом случае будет таким:

В появившемся окне будут перечислены все сертификаты хранилища, как пользовательские, так и корневые.

Сертификаты – важная составляющая безопасной работы компьютерной техники. Их достоверность гарантирует сертификационный центр. Работа с секретной информацией требует определенных знаний, поэтому выполнение работ в этой области нужно доверить специалисту. Для обычного пользователя достаточно иметь теоретические знания о том, что такое хранилище сертификатов Windows 10 и других версий ОС Виндовс. Применять их на практике рекомендуется только в исключительных случаях.

Источник

Локальное хранилище сертификатов windows 10

Добрый день уважаемые читатели блога Pyatilistnik.org, меня уже на протяжении этого месяца, несколько раз спрашивали в электронной почте, где хранятся сертификаты в windows системах, ниже я подробнейшим образом вам расскажу про этот вопрос, рассмотрим структуру хранилища, как находить сертификаты и где вы это можете использовать на практике, особенно это интересно будет для тех людей, кто часто пользуется ЭЦП (электронно цифровой подписью)

Для чего знать где хранятся сертификаты в windows

Давайте я вам приведу основные причины, по которым вы захотите обладать этим знанием:

Ранее я вам рассказывал какие бывают сертификаты и где вы их можете получить и применять, советую ознакомиться с данной статьей, так как информация изложенная в ней является фундаментальной в этой теме.

Во всех операционных системах начиная с Windows Vista и вплоть до Windows 10 Redstone 2 сертификаты хранятся в одном месте, неком таком контейнере, который разбит на две части, один для пользователя, а второй для компьютера.

В большинстве случаев в Windows поменять те или иные настройки вы можете через mmc оснастки, и хранилище сертификатов не исключение. И так нажимаем комбинацию клавиш WIN+R и в открывшемся окне выполнить, пишем mmc.

Теперь в пустой mmc оснастке, вы нажимаете меню Файл и выбираете Добавить или удалить оснастку (сочетание клавиш CTRL+M)

В окне Добавление и удаление оснасток, в поле Доступные оснастки ищем Сертификаты и жмем кнопку Добавить.

Тут в диспетчере сертификатов, вы можете добавить оснастки для:

Я обычно добавляю для учетной записи пользователя

У компьютера есть еще дополнительные настройки, это либо локальный компьютер либо удаленный (в сети), выбираем текущий и жмем готово.

В итоге у меня получилось вот такая картина.

Сразу сохраним созданную оснастку, чтобы в следующий раз не делать эти шаги. Идем в меню Файл > Сохранить как.

Задаем место сохранения и все.

Данная область содержит вот такие папки:

В папке личное, по умолчанию сертификатов нет, если вы только их не установили. Установка может быть как с токена или путем запроса или импорта сертификата.

В мастере импортирования вы жмете далее.

далее у вас должен быть сертификат в формате:

На вкладке доверенные центры сертификации, вы увидите внушительный список корневых сертификатов крупнейших издателей, благодаря им ваш браузер доверяет большинству сертификатов на сайтах, так как если вы доверяете корневому, значит и всем кому она выдал.

Двойным щелчком вы можете посмотреть состав сертификата.

Из действий вы их можете только экспортировать, чтобы потом переустановить на другом компьютере.

Экспорт идет в самые распространенные форматы.

Еще интересным будет список сертификатов, которые уже отозвали или они просочились.

Список пунктов у сертификатов для компьютера, слегка отличается и имеет вот такие дополнительные пункты:

Думаю у вас теперь не встанет вопрос, где хранятся сертификаты в windows и вы легко сможете найти и корневые сертификаты и открытые ключи.

Популярные Похожие записи:

34 Responses to Где хранятся сертификаты в windows системах

certmgr.msc и сразу попадаем в нужную консоль

Как я и писал, в сертификаты компьютера вы так не попадете.

А где они реально сами лежат в файлах, реестре?

Спасибо! Всё описал и ничего лишнего!

Интересует некий нюанс экспорта/импорта сертификатов.

Если есть необходимость ВСЕ установленные сертификаты перенести на этот же комп, после переустановки системы. Т.е. групповой экспорт/импорт.

Опять же интересует такая вещь, что если существуют «общесистемные» сертификаты (т.е. которые уже есть в винде при установке, по умолчанию), то наверное их не надо экспортировать/импортировать, потому что в старой системе могут оказаться отозванные, просроченные и пр. устаревшие сертификаты.

Т.е как вытянуть только все свои, установленные пользователем сертификаты, за один проход?

Через графический интерфейс ни как, попробуйте воспользоваться Powershell комапдлетами.

Так и остался не отвеченным вопрос, где они физически находятся…

Win 7 x64

Папка: C:Userssa-024AppDataRoamingMicrosoftSystemCertificatesMy

Реестр: HKEY_LOCAL_MACHINESOFTWAREWow6432NodeCrypto ProSettingsUsersS-1-5-21-2466579141-2672595957-3228453836-1000Keys

Только пока не нашел, где доверенные сертификаты лежат.

Дорогие мои!

Не тратьте время на пустое!

Не надо их переносить и искать физически.

За исключением случаев переноса сертификата для особых целей.

Совет специалиста.

Во время работы в Интернете, откройте Консоль как показано в этой статье

и удалите ничего не опасаясь все без исключения сертификаты!

Далее посетите сайты

_microsoft.com

_google.com

_yahoo.com

И все нужные сертификаты с обновленным Сроком действия снова вернутся на ваш Компьютер!

Вопрос. Укажите, пожалуйста, где же хранятся сертификаты в Windows 10?

Какие именно, личные или промежуточные, корневые?

библиотека Python response при обращении к https:\ требует указания в качестве параметра пути к сертификатам. Какой путь надо указать для windows 10 и windows server 2012?

Очень помогла статья. Спасибо вам огромное за вашу работу!

Здравствуйте, а сертификаты безопасности, что с ними делать? а то у меня не работает и-за них Директ Коммандер.

В каком формате или виде они вас, опишите не совсем понятно

на телефоне как удалить?плиис,помогите

всем любопытным ответ на вопрос:

физически они находятся в реестре

Большое спасибо, что действительно помогли мне 🙂

гениальный ответ Дениса заставляет прослезится, вопрос был ГДЕ находятся сертификаты. То что они в реестре и так известно

Полезная статья, спасибо!)

Рад, что вам подошло

Попробовал скопировать сертификат из реестра одного компьютера на другой.

При экспорте с закрытым ключем запрашивает пароль. Ввожу пароль из цифр.

Вообще странно, если пароль вы установили, то измениться он не мог. ОС какая у вас?

0;1%

if ‘%choice%’==’1’ goto 1

if ‘%choice%’==’2’ goto 2

if not ‘%choice%’==» echo «%choice%» Bad points

cls

goto start

:1

mkdir %systemdrive%Cert_User%username%

set «exec=wmic useraccount where name=»%username%» get sid /value»

for /f %%i in (‘ «%exec%» ‘) do 1>nul set «%%i»

reg export «HKEY_LOCAL_MACHINESOFTWAREWOW6432NodeCrypto ProSettingsUsers%sid%Keys» %systemdrive%Cert_User%username%_Cert_CryptoPro.reg /y

start %systemdrive%Cert_User%username%

cls

goto start

:2

mkdir %systemdrive%Cert_UserSystemCertificates

reg export «HKEY_CURRENT_USERSOFTWAREMicrosoftSystemCertificatesACRS» %systemdrive%Cert_UserSystemCertificatesACRS_Cert.reg /y

reg export «HKEY_CURRENT_USERSOFTWAREMicrosoftSystemCertificatesADDRESSBOOK» %systemdrive%Cert_UserSystemCertificatesADDRESSBOOK_Cert.reg /y

reg export «HKEY_CURRENT_USERSOFTWAREMicrosoftSystemCertificatesAuthRoot» %systemdrive%Cert_UserSystemCertificatesAuthRoot_Cert.reg /y

reg export «HKEY_CURRENT_USERSOFTWAREMicrosoftSystemCertificatesCA» %systemdrive%Cert_UserSystemCertificatesCA_Cert.reg /y

reg export «HKEY_CURRENT_USERSOFTWAREMicrosoftSystemCertificatesClientAuthIssuer» %systemdrive%Cert_UserSystemCertificatesClientAuthIssuer_Cert.reg /y

reg export «HKEY_CURRENT_USERSOFTWAREMicrosoftSystemCertificatesDisallowed» %systemdrive%Cert_UserSystemCertificatesDisallowed_Cert.reg /y

reg export «HKEY_CURRENT_USERSOFTWAREMicrosoftSystemCertificatesLocal NonRemovable Certificates» %systemdrive%Cert_UserSystemCertificatesLocal_NonRemovable_Certificates_Cert.reg /y

reg export «HKEY_CURRENT_USERSOFTWAREMicrosoftSystemCertificatesMSIEHistoryJournal» %systemdrive%Cert_UserSystemCertificatesMSIEHistoryJournal_Cert.reg /y

reg export «HKEY_CURRENT_USERSOFTWAREMicrosoftSystemCertificatesMy» %systemdrive%Cert_UserSystemCertificatesMy_Cert.reg /y

reg export «HKEY_CURRENT_USERSOFTWAREMicrosoftSystemCertificatesREQUEST» %systemdrive%Cert_UserSystemCertificatesREQUEST_Cert.reg /y

reg export «HKEY_CURRENT_USERSOFTWAREMicrosoftSystemCertificatesRoot» %systemdrive%Cert_UserSystemCertificatesRoot_Cert.reg /y

reg export «HKEY_CURRENT_USERSOFTWAREMicrosoftSystemCertificatesSmartCardRoot» %systemdrive%Cert_UserSystemCertificatesSmartCardRoot_Cert.reg /y

reg export «HKEY_CURRENT_USERSOFTWAREMicrosoftSystemCertificatestrust» %systemdrive%Cert_UserSystemCertificatestrust_Cert.reg /y

reg export «HKEY_CURRENT_USERSOFTWAREMicrosoftSystemCertificatesTrustedPeople» %systemdrive%Cert_UserSystemCertificatesTrustedPeople_Cert.reg /y

reg export «HKEY_CURRENT_USERSOFTWAREMicrosoftSystemCertificatesTrustedPublisher» %systemdrive%Cert_UserSystemCertificatesTrustedPublisher_Cert.reg /y

reg export «HKEY_CURRENT_USERSOFTWAREMicrosoftSystemCertificatesUserDS» %systemdrive%Cert_UserSystemCertificatesUserDS_Cert.reg /y

start %systemdrive%Cert_UserSystemCertificates

cls

goto start

Ну так ГДЕ корневые сертификаты находятся на локальном диске физически? Это лишь консоль (и за неё спасибо), но всё же, ГДЕ сами файлы оказываются… Надо искать через программу обнаружитель изменений, типа «Простой наблюдатель»… Или через поисковик Виндовс просто найти по расширению.

Источник

Где в Windows хранятся корневые сертификаты Центров Сертификации (CA)

Общесистемные корневые CA сертификаты

Если вы задаётесь вопросом, в какой папке хранятся сертификаты в Windows, то правильный ответ в том, что в Windows сертификаты хранятся в реестре. Причём они записаны в виде бессмысленных бинарных данных. Чуть ниже будут перечислены ветки реестра, где размещены сертификаты, а пока давайте познакомимся с программой для просмотра и управления сертификатами в Windows.

В Windows просмотр и управление доверенными корневыми сертификатами осуществляется в программе Менеджер Сертификатов.

Чтобы открыть Менеджер Сертификатов нажмите Win+r, введите в открывшееся поле и нажмите Enter:

Перейдите в раздел «Доверенные корневые центры сертификации» → «Сертификаты»:

Здесь для каждого сертификата вы можете просматривать свойства, экспортировать и удалять.

Просмотр сертификатов в PowerShell

Чтобы просмотреть список сертификатов с помощью PowerShell:

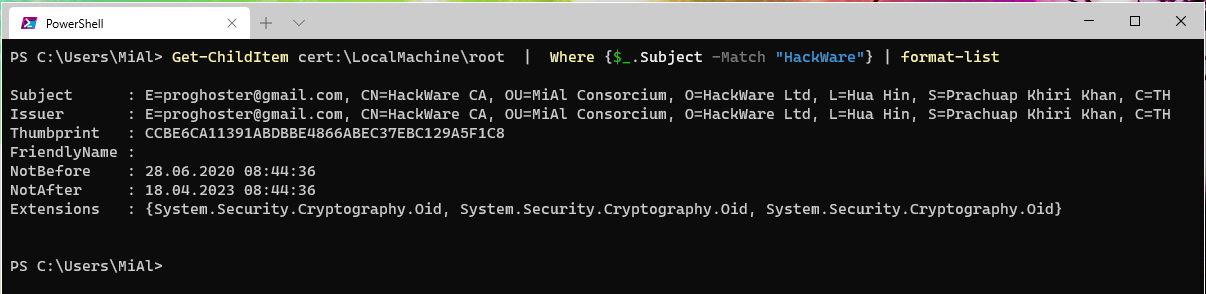

Чтобы найти определённый сертификат выполните команду вида (замените «HackWare» на часть искомого имени в поле Subject):

Теперь рассмотрим, где физически храняться корневые CA сертификаты в Windows. Сертификаты хранятся в реестре Windows в следующих ветках:

Сертификаты уровня пользователей:

Сертификаты уровня компьютера:

Сертификаты уровня служб:

Сертификаты уровня Active Directory:

И есть несколько папок и файлов, соответствующих хранилищу сертификатов Windows. Папки скрыты, а открытый и закрытый ключи расположены в разных папках.

Пользовательские сертификаты (файлы):

Компьютерные сертификаты (файлы):

Рассмотрим теперь где хранятся корневые CA сертификаты веб-браузеров.

Google Chrome

Использует общесистемные доверенные корневые центры сертификации.

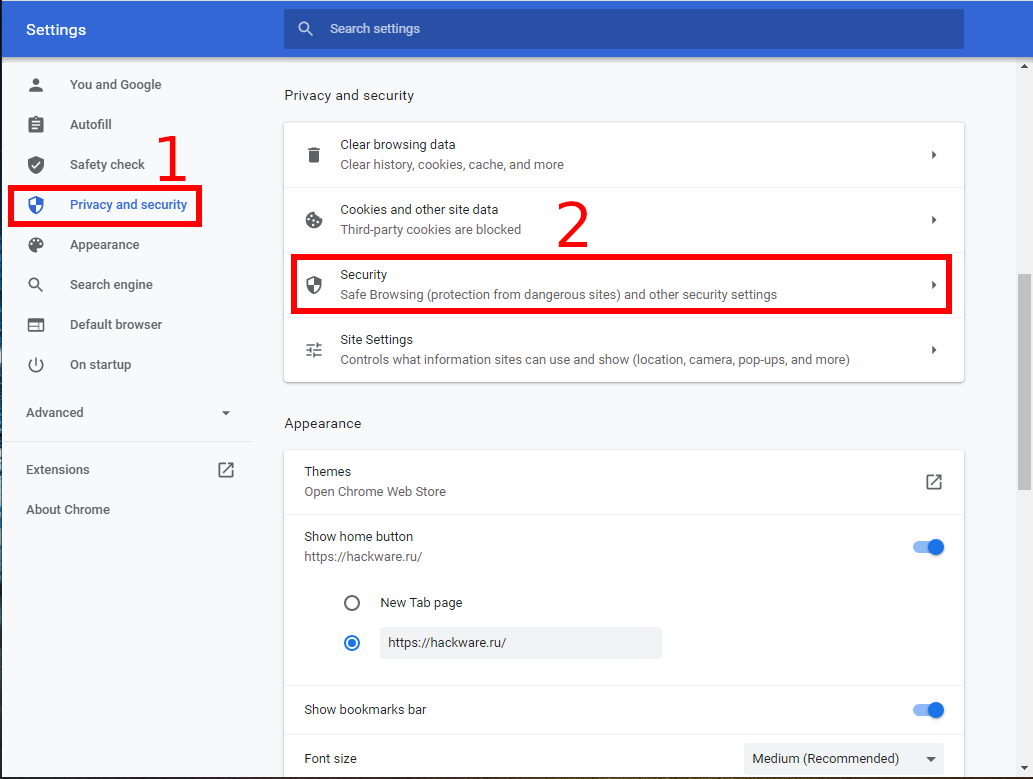

Чтобы перейти к списку сертификатов из веб браузера:

Настройки → Приватность и Защита → Безопасность → Управление сертификатами → Просмотр сертификатов → Центры сертификации → Доверенные корневые центры сертификации:

Opera

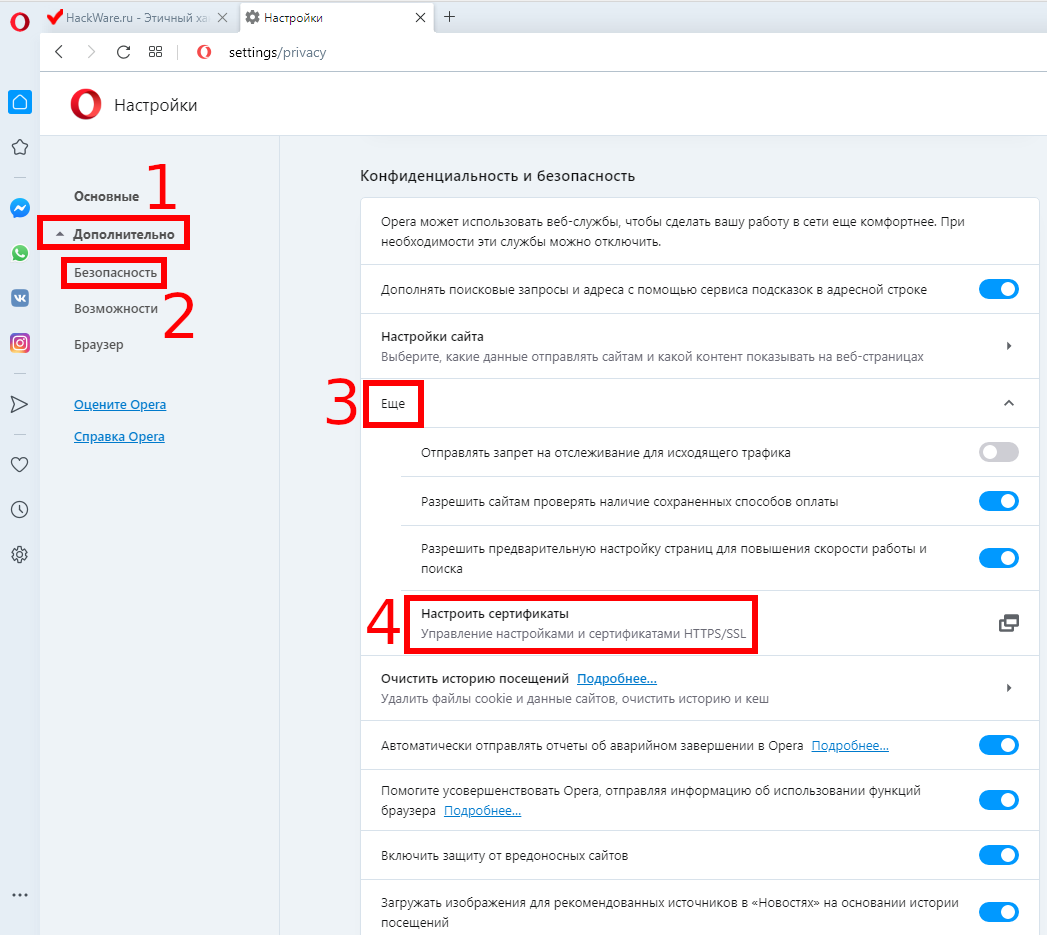

Чтобы перейти к списку сертификатов из веб браузера: Настройки → Перейти к настройкам браузера → Дополнительно → Безопасность → Ещё → Настроить сертификаты → Доверенные корневые центры сертификации:

Firefox

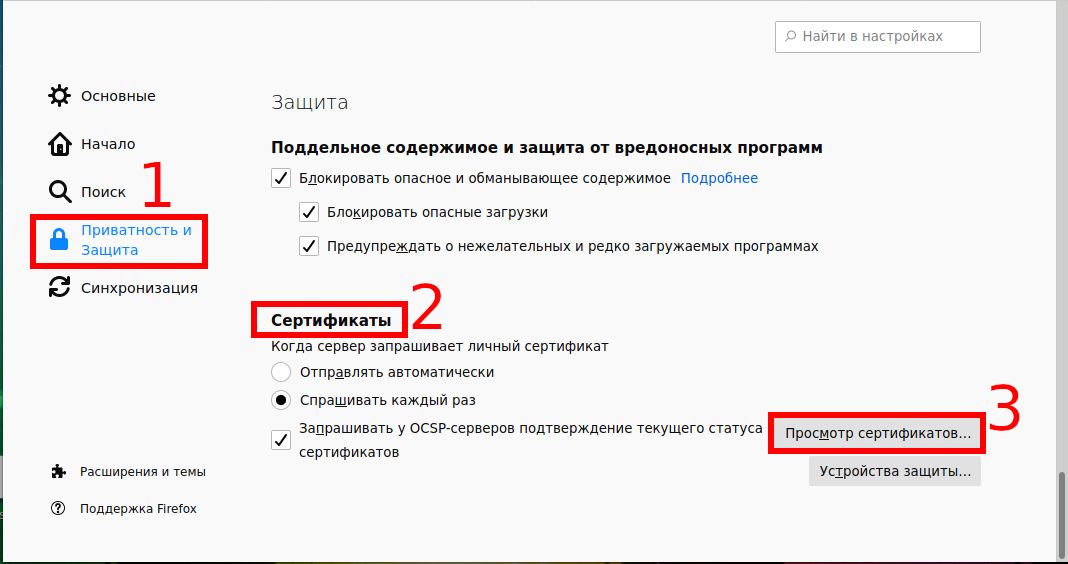

Приватность и Защита → Сертификаты → Просмотр сертификатов → Центры сертификации:

Для глубокого понимания OpenSSL смотрите также полное руководство: «OpenSSL: принципы работы, создание сертификатов, аудит».

Источник