Вы наверняка слышали про игровую приставку Xbox 360, и что она «прошивается». Под «прошивкой» здесь имеется в виду обход встроенных механизмов защиты для запуска копий игр и самописного софта. И вот здесь возникают вопросы! Каких механизмов, как они обходятся? Что же наворотили разработчики, как это сумели обойти? На самом деле, тема очень обширная и интересная, особенно для Xbox 360 — здесь можно встретить уязвимости в ПО, аппаратные недочеты, и совсем уж магическую магию. Интересно? Заглядываем! В первой части у нас знакомство с гипервизором, приводами и прошивками…

Знакомимся с подопытным

Игровая приставка Xbox 360 увидела свет аж в 2005 году и с тех пор не претерпевала изменений в характеристиках железа. Всё время, что она выпускалась, это были те же самые:

- 3.2 GHz PowerPC CPU, / 3 ядра

- 500 MHz GPU

- 512 MB RAM

- SATA DVD-ROM

- SATA HDD (опционально)

Да, со временем менялся дизайн, уменьшались нанометры:

Тем не менее, все игры одинаково хорошо работали на всех «ревизиях» приставок – это как раз тот случай, когда современные игры можно запустить на оборудовании 2005 года.

В момент релиза было сделано громкое заявление, что консоль разрабатывалась как можно более защищённой – кастомные чипы с защитой на аппаратном уровне, и вообще, хакеры такого ещё не видывали:

There are going to be levels of security in this box that the hacker community has never seen before

Что же придумали разработчики?

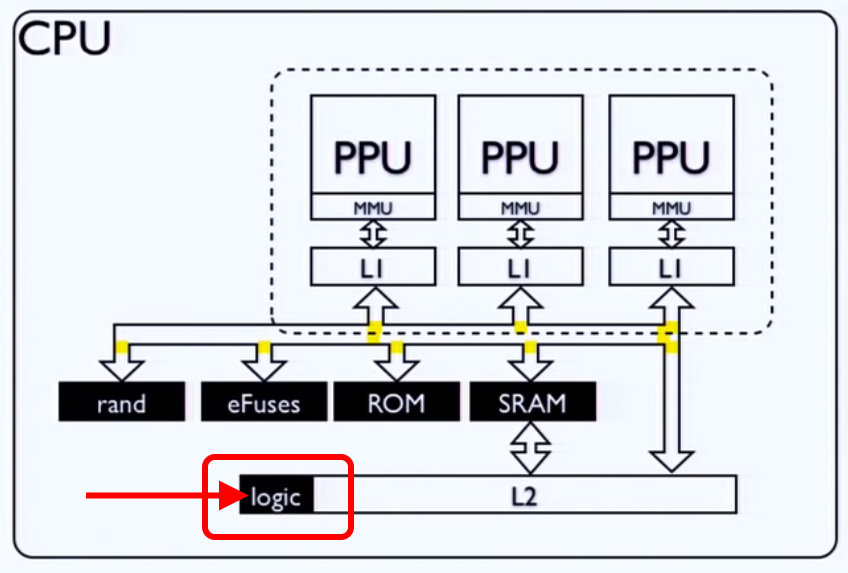

Во-первых, они сделали всё, чтобы программный код системы нельзя было достать. В центральный процессор встроили ROM на 32 КБ, содержащий первичный загрузчик (1BL) и SRAM на 64 КБ, в котором он исполнялся. Из кристалла CPU содержимое ROM достать очень и очень непросто:

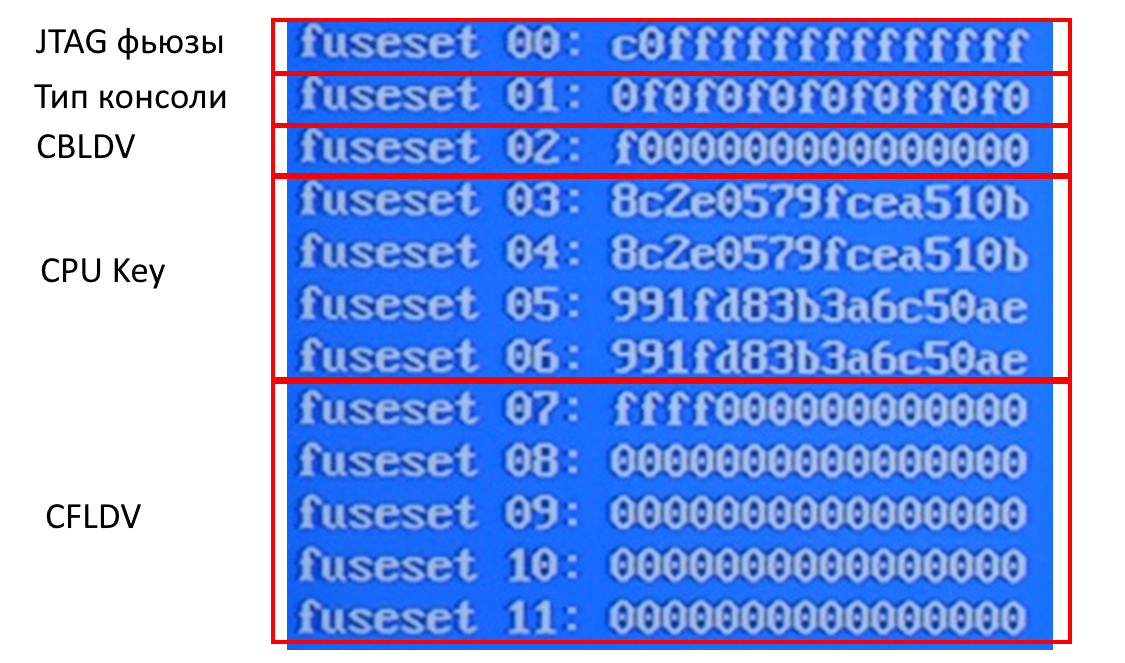

Во-вторых, в тот же процессор засунули специальные фьюзы – пережигаемые (в буквальном смысле, высоким напряжением) перемычки, своеобразная однократно программируемая память. Фьюзы содержали:

- биты блокировки JTAG интерфейса

- биты, определяющие назначение приставки (retail / devkit / testkit)

- уникальный 128-битный ключ процессора

- счётчики Lock-Down Value (LDV) для запрета даунгрейда

Да-да, количество фьюз ограничено. Если вы умудрились обновить свою приставку 80 раз подряд, счётчик CFLDV кончится и … не знаю, я не пробовал так делать. Вероятно, приставка больше не сможет обновляться.

В-третьих, разработчики реализовали цепочку доверия. Для проверки подлинности загрузчиков использовалась комбинация современных (на тот момент) алгоритмов SHA-1 и RSA-2048, что исключало возможность запуска своего кода или неавторизованной модификации загрузчиков даже в случае, если вы каким-то образом достали все ключи из приставки и смогли пересобрать систему.

В-четвёртых, разработчики решили пойти дальше по принципу «никому не доверяй» и засунули в тот же несчастный CPU специальный аппаратный модуль защиты ОЗУ! С его помощью все области с программным кодом шифровались, а для наиболее важных областей (гипервизор) включался контроль целостности!

Этим разработчики защищались от DMA атак, когда через внешние устройства, имеющие доступ к оперативной памяти, изменяют программный код системы в ОЗУ.

Наконец, разграничением прав на регионы памяти занимался гипервизор. Только он мог сделать страницы исполняемыми, естественно, перед этим он проверял цифровую подпись, так что загрузить неподписанный код или исполнить что-то из области данных нельзя было даже через уязвимость в каком-нибудь драйвере или игре (ось и игры запускались с правами kernel).

В результате, операционная система Xbox 360 была хорошо защищена, и потому в качестве первого вектора атаки был выбран DVD-ROM.

Запускаем… бэкапы!

В Xbox 360 основным носителем для игр был выбран двухслойный DVD-диск. Естественно, и здесь присутствовали защитные механизмы:

- обмен данными с DVD-ROM шифровался уникальным ключом

- в начале диска были специальные «Security Sectors» для подтверждения лицензионности

- исполняемые файлы на диске имели цифровую подпись

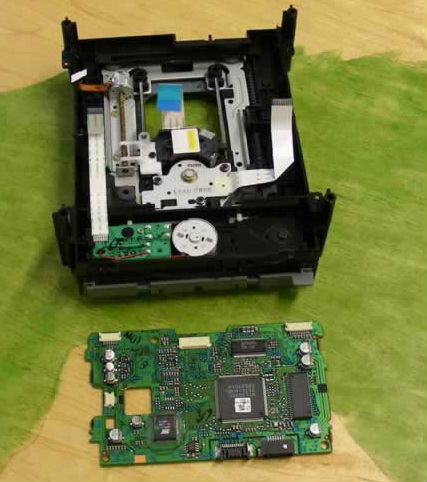

Но защите DVD-привода было уделено гораздо меньше внимания, чем основной системе. Игровая приставка оказывала DVD-приводу слишком большое доверие — именно DVD-ROM определял лицензионность диска. Более того, прошивка хранилась во внешней памяти и могла быть считана программатором:

В результате, 14 мая 2006 года commodore4eva (c4eva) выпустил первую модифицированную прошивку для привода модели TS-H943:

README к релизу прошивки

— Xtreme firmware for TS-H943 Xbox 360

— Here it is, the long awaited World first Xbox 360 backup firmware modification to boot all game backups!Features

— Boots all Xtreme Xbox 360 backups

Boots all Xtreme Xbox 1 backups

Boots all Xbox 360 originals

Boots all Xbox 1 originals on Xbox 360

Xtreme0800 extraction firmware enables drive to function natively under Windows without any hardware conversion/adaptors

Use on Xbox Live at own riskTechnical details

— Reads Xbox 360 security sector from PSN 04FB1F (Layer 0)

Reads Xbox 1 security sector from PSN 605FF (Layer 0)

Security sector must be extrated using Xtreme0800 360 firmware for Xbox360 games and Xbox 1 games

Will not boot Xbox 1 backups made with Xbox1 605b 0800 firmware (maybe in future release)

Прошивка читала сектора безопасности из фиксированных областей на DVD-болванке и обманывала приставку, заставляя ту думать, что вставлен лицензионный диск.

Одновременно с этим была выпущена прошивка «0800», предназначенная для создания копий игр и чтения секторов безопасности. Привод Xbox 360, прошитый такой прошивкой, определялся в компьютере и мог полностью читать сектора диска с игрой.

README по использованию 0800 прошивки

Extracting Security Sector

— Ensure DVD drive has been flashed with Xtrm0800.bin firmware. Drive can now work under Windows.

Insert original game disk into drive and wait for windows to detect disk change

Run DVDinfoPro

Enter the following four custom cdb commands:AD 00 FF 02 FD FF FE 00 08 00 01 C0

AD 00 FF 02 FD FF FE 00 08 00 03 C0

AD 00 FF 02 FD FF FE 00 08 00 05 C0

AD 00 FF 02 FD FF FE 00 08 00 07 C0Then save hexadecimal display as bin file as SS.bin

Creating a game backup

— Ensure DVD drive has been flashed with Xtrm0800.bin firmware. Drive can now work under Windows.

Extract Isobuilder.rar

Insert original game disk into drive and wait for windows to detect disk change

Run DVDinfoPro

Enter the following custom cdb command to unlock drive: (game data visable)FF 08 01 01

Run Isobuster

Right click on DVD and select Extract From-To

Click Length and enter number of LBAs as follows:Xbox 1 Original Number of LBA to read 3431264 decimal

or

Xbox 360 Original Number of LBA to read 3567872 decimal

Select User Data (2048 bytes/block)

Click Start Extraction

Enter filename as game.iso and click Save

Upon read error dialogue box choose fill with blank zeros for sector and select use this selection for all errors

Copy game.iso and ss.bin to the relevent isobuilder directory (Depending on Xbox 360 or Xbox 1 game)

Run build360.bat (Xbox 360 game) or build.bat (xbox 1 game)

Ensure your burner will set the booktype of DVD+R DL to DVDRom

Burn with CloneCd and choose the image.dvd file

Ещё игру можно было частично скопировать следующим трюком:

- ставим в компьютерный DVD-ROM обычный двухслойный диск

- ждём, пока успокоится и перестанет крутиться

- скрепкой открываем лоток и меняем диск на игру от Xbox 360

- закрываем лоток и делаем образ диска!

(Срабатывало не на всех моделях DVD-ROM)

Самое важное, что прошивался привод исключительно программно, специальными ATA-командами. В комплекте шла специальная программа для считывания оригинальной прошивки и записи модифицированной. В оригинальной прошивке хранился заветный ключ, которым привод был привязан к Xbox 360:

Потеря ключа означала невозможность запуска даже лицензионных дисков, так что некоторые записывали ключ в блокноте, сохраняли его везде, где только можно, это было самым заветным знанием.

Отдельной темой шла паника по поводу игры онлайн. Все боялись, что Microsoft узнает, что привод модифицирован и дистанционно отключит приставку. Некоторые даже делали аппаратный мод для переключения между заводской и модифицированной прошивкой:

На оригинальной прошивке играли «в лицензии» и с подключением в сеть, на модифицированной интернет-кабель стыдливо отключали. Кстати, паника была не зря, а вот такие моды были совершенно напрасны, всё логировалось и без подключения к сети.

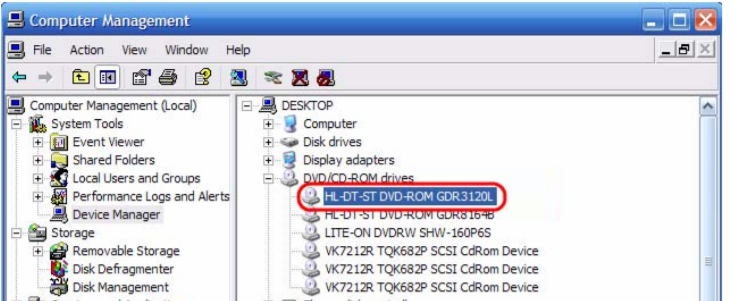

Ровно через месяц (15 июня 2006 г.) прошивку портировали на другую модель привода, что ставили в те времена в Xbox 360 — Hitachi GDR3120L. У него также была внешняя флешка, содержащая прошивку:

Этот привод был лучше защищён:

- прошивка хранилась в ПЗУ в зашифрованном виде

- в прошивке был контроль целостности

- для перезаписи прошивки, нужно было заходить в специальный «Mode B»

И если с первыми двумя пунктами исследователи справились сами, подвиг перевода в «Mode B» предстояло повторить всем

юным

прошивальщикам.

Действо это предлагалось выполнить с помощью специального загрузочного диска со Slax Linux, либо закорачиванием проводов при старте. Закорачивать нужно было контакты 0 и 9 коннектора питания привода. Например, булавками!

В обоих случаях, после таких измывательств, привод определялся в Windows как обычный DVD-дисковод, где его подхватывали и

насиловали

прошивали.

После первого релиза кастомные прошивки дорабатывались, повышалась стабильность, добавлялась поддержка новых игр, в общем, всё как обычно.

Ответ Microsoft

Разработчики на обвинения, что «невзламываемую» консоль взломали, ответили просто:

Систему не взламывали, просто научились запускать копии игр, мы работаем над этим

оригинал ответа

The core security system has not been broken. However, it is reported that the authentication protocol between the optical disc drive and the console may be attacked, which if accurate could allow people to play illegally copied games. Our security team is aware of this and we are investigating potential solutions to this issue. The Xbox 360 platform was designed to be updated, and we are prepared to respond appropriately should any unauthorized activity be identified.

Что реально было сделано для исправления ситуации:

- Samsung TS-H943 стали поставляться с прошивкой ms28, которая не заходила в режим прошивки по известной ATA команде

- Появились Hitachi GDR3120L с прошивками 0078 и 0079, не прошивающиеся даже в режиме Mode B

- Появились новые приводы BenQ-LiteOn VAD6038

- Начались первые точечные «баны» пиратов в Xbox Live, пиратам запрещалось играть онлайн навсегда

Если с банами всё было однозначно и непоправимо (на тот момент времени), то с приводами исследователи в скором времени разобрались:

- Для Hitachi нашли разблокировку режима прошивки через специальный аудио диск

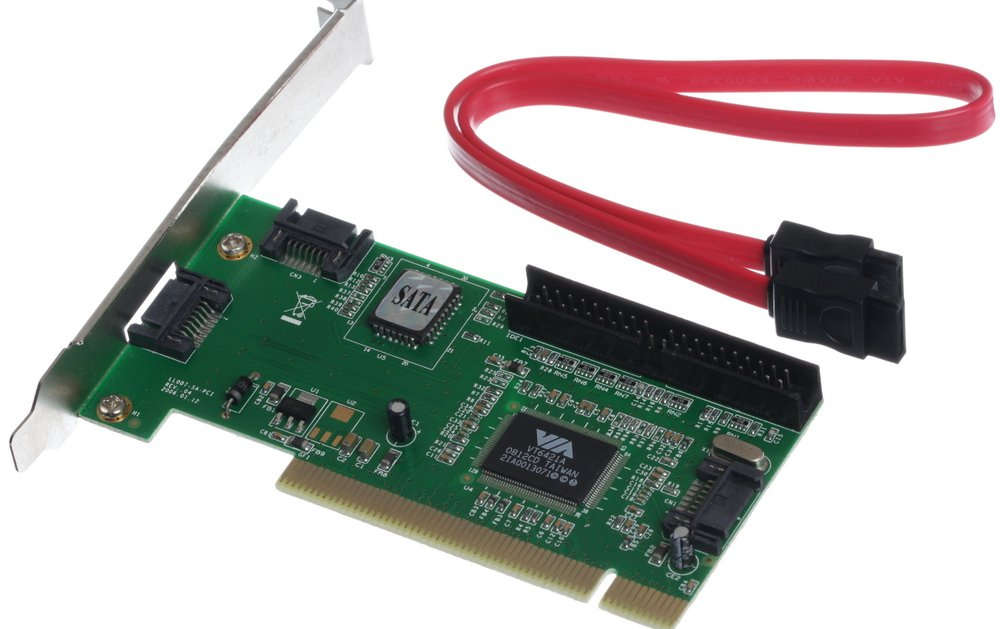

- Samsung ms28 и BenQ VAD6038 отлично заходили в режим прошивки через недорогие SATA контроллеры VIA 6421

На время оставим поле битвы за прошивки привода, там был не слишком интересный период, когда исследователи пытались сделать «Stealth» прошивки, чтобы не забанили в Xbox Live, подстраивались под новые игры с новыми «волнами» — версиями обновления системы и портировали результаты на всё расширяющееся многообразие прошивок и приводов. Всё равно всё прошивалось, «бэкапы» успешно запускались, Xbox 360 набирала популярность у народа…

Ломаем ось!

Как вы помните из первой части повествования, в системе Xbox 360 был гипервизор, контролирующий всё и вся. Так вот. В одной из версий системы в нём неожиданно появилась уязвимость! Как именно исследователи получили образцы кода гипервизора мне доподлинно неизвестно. Но факт – уже в конце 2006 г. исследователи запустили на Xbox 360 неподписанный код, а в начале 2007 уязвимость была устранена разработчиками:

Timeline:

Oct 31, 2006 — release of 4532 kernel, which is the first version containing the bug

Nov 16, 2006 — proof of concept completed; unsigned code running in hypervisor context

Nov 30, 2006 — release of 4548 kernel, bug still not fixed

Dec 15, 2006 — first attempt to contact vendor to report bug

Dec 30, 2006 — public demonstration

Jan 03, 2007 — vendor contact established, full details disclosed

Jan 09, 2007 — vendor releases patch

Feb 28, 2007 — full public release

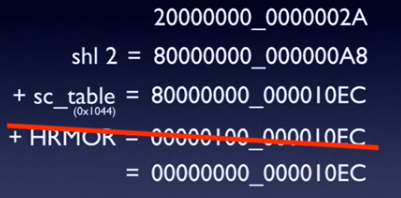

Гипервизор имел одну особенность – в отличие от остального кода, он исполнялся не в виртуальном адресном пространстве, а в физическом (Real Mode). Трансляция не использовалась, обращения велись напрямую (адреса вида 0x00000000’xxxxxx). То ли это было сделано для скорости, то ли для простоты… И здесь крылась одна особенность адресного пространства Xbox 360.

Режим доступа к памяти определялся по её физическому адресу. А именно — старшие биты адреса имели служебное назначение. К примеру, адрес 0x00000000’0000201C означал прямой доступ к адресу 0x201C, а 0x00000100’0000201C означал, что требуется «на лету» расшифровать и проверить целостность при чтении того же самого физического адреса 0x201C.

Соответственно, чтобы исполнение велось с включёнными шифрованием и защитой, нужно обращаться к адресам вида 0x00000100’xxxxxxxx. Только тогда аппаратный модуль включал защитные механизмы. Поэтому на аппаратном уровне нужный бит добавлялся автоматически (за это отвечал специальный регистр HRMOR – Hypervisor Real Mode Offset Register)!

Ещё раз – как только гипервизор обращается к адресу вида 0x00000000’xxxxxxxx, MMU автоматически меняет этот адрес на 0x00000100’xxxxxxxx, включая шифрование и защиту! Так что любые попытки исполнить код «напрямик» из физической памяти, без защиты и шифрования, обречены на неудачу … или нет?

Давайте посмотрим на уязвимый код гипервизора версии 4532:

//в %r0 – номер системного вызова

13D8: cmplwi %r0, 0x61 //сравниваем с максимальным допустимым ID

13DC: bge illegal_syscall //если переданный номер больше 0x61, говорим, что неверный

...

13F0: rldicr %r1, %r0, 2, 61 //умножаем номер системного вызова на 4

13F4: lwz %r4, syscall_table(%r1) //достаём адрес обработчика из таблицы

13F8: mtlr %r4 //помещаем адрес обработчика в регистр lr

...

1414: blrl //прыгаем на этот адрес

Видите суслика? А он есть! Инструкция cmplwi работает с 32-битными значениями, а вот rldicr – с 64-битными! То есть мы можем подать в качестве номера системного вызова значение 0x20000000’0000002A, оно пройдёт проверку (потому что младшая 32-битная часть меньше 0x61), и в результате вместо адреса 0x10EC, адрес обработчика будет браться из 0x80000000’000010EC!

А дальше, как говорится, следите за руками. Старшие биты адреса не равны нулю, соответственно, HRMOR не добавляется! А поскольку реальное адресное пространство 32-битное, выставленный нами 63 бит просто игнорируется. Мы перенаправили гипервизор в незашифрованную и незащищённую память, просто подав некорректный номер системного вызова!

Но подождите, чтобы было куда прыгать, нам нужно уметь записывать в физическую память свои данные. Как этого достичь?

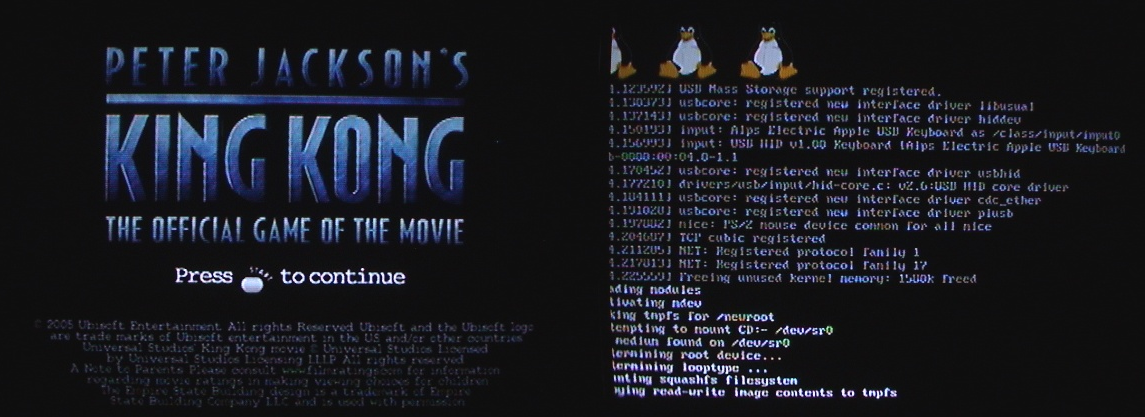

Здесь в дело вступает второй фактор – GPU в Xbox 360 был умным, даже чересчур умным. Он поддерживал специальную шейдерную инструкцию «MemExport» для выгрузки данных геометрии в физическую память. То есть вы могли скомпилировать шейдер, исполнить его на GPU и тем самым записать что угодно куда угодно! И самое главное, что шейдеры не были подписаны, если вы каким-либо образом модифицируете диск с игрой, то легко сможете подменить код шейдера.

Оставался один вопрос. Как подменить код шейдера на диске с игрой? И вот здесь очень пригодился взлом DVD привода приставки. Написали шейдер, подменили в образе игры, записали на болванку и запустили Linux!

Да, для запуска приходилось каждый раз запускать игру, дожидаться срабатывания эксплойта, ставить загрузочный диск с Linux, но это уже было хоть что-то!

Как уже говорилось, Microsoft выпустили обновление системы, в котором исправили уязвимость гипервизора. Но что, если вернуть уязвимое ядро?

Даунгрейд!

Вообще, в архитектуру Xbox 360 были заложены механизмы защиты от даунгдейда. В аппаратных фьюзах процессора каждый раз при обновлении выжигался очередной бит (повышался Lock Down Value, LDV), и при несоответствии этого самого LDV в фьюзах и в системе, консоль просто не запускалась.

Рассмотрим структуру загрузчиков Xbox 360, а именно «Bootloader Sections»:

Видно, что в образе есть несколько наборов загрузчиков, каждому из которых соответствует какой-нибудь LDV. В примере это 1888 для LDV 0, 16767 для LDV 3 и 16756 для LDV 2

Так вот, все обновления самой системы записывались в секции 6BL/7BL и просто «накладывались» в виде патчей на базовое «ядро» 5BL 1888. А вот какой набор патчей применить, выбиралось согласно прописанному LDV в фьюзах и заголовкам загрузчика! И как раз у 5BL заголовок можно было модифицировать, с одним большим НО — правильность заголовка проверялась по HMAC-SHA-1 хеш-сумме, записанной в нём же. И проверялась она обычным memcmp.

Если вы ещё не поняли, куда идёт дело, здесь умудрились применить атаку по времени (Timing Attack). Стандартная функция memcmp завершает сравнение сразу после первого расхождения. Поэтому изменяя первый байт хеша и засекая время выполнения memcmp, можно подобрать нужное значение (с ним время проверки увеличится). Продолжая далее, можно подобрать все байты хеш-суммы!

Для замера использовали отладочную шину POST_OUT. Работает она примерно как на ПК, в разные моменты загрузки выводится однобайтное значение, по которому можно судить, где сейчас исполняется процессор и какая ошибка произошла. По сути это 8 точек на матплате, каждая из которых отвечает за конкретный бит значения:

Подпаявшись к этим точкам, можно как раз-таки замерять время выполнения каждого из этапов загрузки и смотреть, произошла ли ошибка.

Весь процесс подбора хеша занимает около часа:

В результате получаем образ, в котором для базового ядра установлен текущий LDV, из-за чего никакие патчи не применяются и запускается самая древняя версия системы 1888! Откуда уже можно обновиться на уязвимую версию 4532:

Конечно же, Microsoft исправили эту уязвимость обновлением самого первого обновляемого загрузчика (2BL, «CB») и прожигом фьюза CBLDV, что сделало даунгрейд невозможным снова. Теперь вместо memcmp использовалась его безопасная версия, с одинаковым временем исполнения независимо от входных значений.

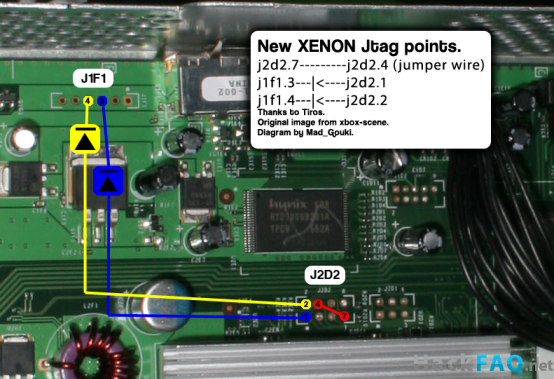

JTAG Hack!

Но и здесь исследователи не сдались и нашли лазейку. Да такую, что разработчики и предположить не могли.

В обычном режиме работы приставки, все загрузчики связаны друг с другом по цепочке. В результате чего расшифровка каждого загрузчика зависит от области данных в заголовке предыдущего загрузчика (Pairing Data). Дополнительно, шифрование кода зависит от уникального ключа процессора, поэтому нельзя взять и собрать рабочий образ, не зная CPU_Key. Или можно?

На этапе производства консоли (когда ключ процессора ещё не прожжён во фьюзах) используется специальный режим запуска Xbox 360, когда Pairing Data равна нулю (Zero-Pairing). И вот такой образ (с уязвимым ядром!) можно запустить на любой приставке, даже не зная ключа процессора!

К сожалению, полноценного запуска не будет, получится вот такая ошибка:

То есть игру King Kong не запустить, эксплойт через шейдеры не активировать… Но уязвимое ядро-то уже запускается! Может, есть другой способ записать оперативку? Оказалось, что есть.

Для начала, припаиваем три свободных GPIO южного моста приставки к выводам JTAG графического процессора:

Затем модифицируем прошивку южного моста (она зашифрована, но не подписана) и собираем образ с уязвимым ядром. После чего происходит магия:

- При запуске, южный мост по GPU JTAG лезет на PCI Express и настраивает контроллер NAND

- Теперь контроллер NAND при чтении будет записывать данные в нужную нам область памяти

- Ядро системы запускается и сообщает южному мосту, что система запустилась

- Южный мост дёргает NAND контроллер, перезаписывая ОЗУ в нужном месте и эксплуатирует уязвимость гипервизора!

- Передаётся управление на наш код, делаем что хотим

Короче, сделали всё то же, как в King Kong Shader Exploit, но круче — нет необходимости запускать игру и менять диски.

На базе JTAG Hack создали модифицированные версии системы — XBReboot, Freeboot, с отключенной проверкой подписи, где уже разгулялись пираты. Игры можно было запускать не только с USB носителей и дисков, но и по SMB протоколу прямо с компьютера.

Что немаловажно, полноценный взлом системы давал шанс тем, кто потерял ключ DVD и не мог играть — имея ключ процессора, извлечь ключ DVD было несложно.

Конечно же, и здесь Microsoft быстро закрыла уязвимость, снова обновив 2BL и повысив значение CBLDV. На этом эпопея уязвимого гипервизора закончилась, народ побежал скупать остатки «совместимых с JTAG» приставок в магазины — всем хотелось без проблем играть с USB флешек. На форумах велись обсуждения, какие бандлы с какой датой выпуска годятся для взлома…

Тема модификаций системы Xbox 360 заглохла почти на два года, а вот тема прошивок продолжала развиваться. И как раз в прошивке приводов LiteOn разыгралась самая обширная битва исследователей и Microsoft. Но об этом в следующей статье

Ссылки:

доклад GoogleTechTalks

King Kong Hack

Timing Attack

JTAG / SMC Hack

Защита и взлом Xbox 360, Часть 1

Защита и взлом Xbox 360, Часть 2

Защита и взлом Xbox 360, Часть 3

P.S. Кому интересны подробности, отвечу на любые интересующие вопросы по теме в комментах!

Если эта публикация вас вдохновила и вы хотите поддержать автора — не стесняйтесь нажать на кнопку

Чтобы установить на свой Xbox прошивку, которая позволяет запускать самописные диски, вам не обязательно обращаться к специалистам. Вы можете сделать всё сами. Паяльника вам не потребуется, нужно будет только разобрать консоль. Для этого достаточно отвертки.

Вот 5 простых шагов для прошивки Xbox 360

Прежде чем браться за отвертку и разбирать свою консоль, прочтите 3 важных предупреждения.

1 предупреждение

Модифицируя свою консоль, вы лишаетесь гарантийного обслуживания компании Microsoft. Редакция тоже не несет ответственности за последствия ваших действий. Пользуясь этой инструкцией вы действуете на свой страх и риск. Если в результате ваших манипуляций приставка выйдет из строя, её ремонт вам придется производить за свой счет (если этот ремонт будет в принципе возможен).

2 предупреждение

Инструкция написана для опытных пользователей операционных систем семейства Windows, знакомых, хотя бы в общих чертах, с аппаратной частью компьютера. То есть, предполагается, что вы знаете, что такое SATA, и можете установить программу без подробной инструкции с десятком скриншотов кнопки «ДАЛЕЕ».

Последнее предупреждение

Инструкция написана на примере привода Lite-On DG-16D2S с FW Ver 83850c V1. При этом предполагается, что на приставке установлена стандартная заводская прошивка. Для других моделей порядок действий может отличаться. Например, прошивка некоторых консолей требует замены платы привода. В этом случае лучше обратиться в специальную мастерскую.

Также по-другому производится замена более старой версии неофициальной прошивки на LT+ 3.0.

В наших мастерских производится прошивка Xbox 360 . Вы можете смело довериться многолетнему опыту наших специалистов. Звоните и записывайтесь!

Если несмотря на все эти предупреждения вы всё ещё готовы самостоятельно прошить свой Xbox, читайте эту инструкцию.

Шаг № 1. Определите Модель привода

В зависимости от модели привода, вам потребуется различная версия прошивки: LT+ 3.0 или LTU 2.0.

Чтобы определить модель привода, приставку нужно разобрать. На корпусе привода будет наклейка. Из всей указанной на нем информации вам потребуется производитель (в нашем примере это Lite-On), модель (в статье рассматривается DG-16D2S) и FW Ver (в нашем случае 83850c V1)

Сам привод вынимать из консоли не нужно.

Шаг № 2. Скачайте необходимое программное обеспечение

Теперь найдите в интернете прошивку для вашего привода и последнюю версию программы Jungle Flasher. С помощью этой утилиты вы будете прошивать приставку.

Установите Jungle Flasher на свой компьютер. Если у вас установлен RAID-контролер на VIA обязательно удалите драйвер этого устройства. Иначе прошить консоль не получится. Выключите компьютер.

Шаг № 3 Снимите ключ привода.

Подключите DVD-привод приставки к материнской плате компьютера через SATA-кабель (для этого необходимо выключить компьютер и снять крышку с системного блока). Также подключите к консоли видео-кабель и кабель питания. Включите приставку и компьютер.

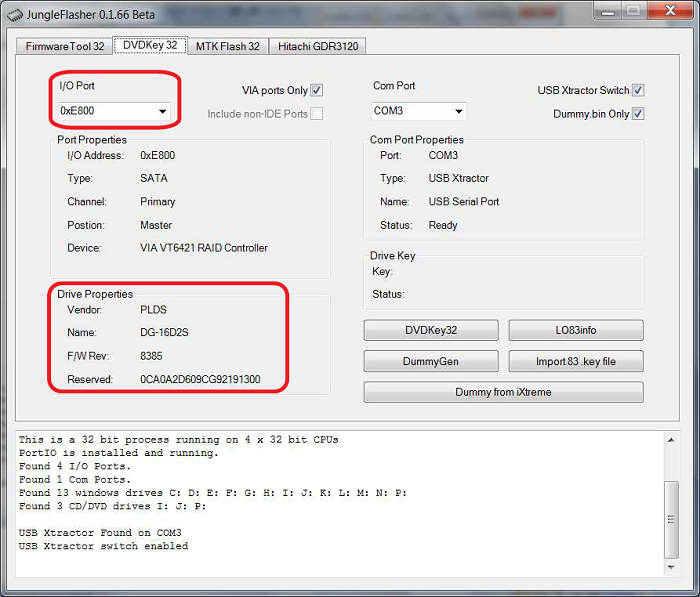

Запустите программу Jungle Flasher от имени администратора. На вкладке DVDkey 32, в поле I/O port выберите привод приставки. В разделе Drive Properties должны отобразиться данные об этом приводе:

Для считывания ключа нажмите кнопку LO83info.Если у вас возникло сообщение об ошибке:

Значит, в вашем случае требуется более сложный способ снятия ключа. Описаным здесь методом сделать прошивку неполучится.

Вот это сообщение

обозначает, что наступил самый ответственный момент в процессе прошивки.

Внимание! Малейшая ошибка при дальнейших манипуляциях с приводом приведет к полной неработоспособности приставки!

Откройте лоток привода и, удерживая его, нажмите кнопку закрытия. Привод при этом закрываться не должен (вы его удерживаете). Выключите консоль, вытащите из привода белый штекер питания. Отсоедините от этого штерека третий проводок. Задвиньте лоток наполовину, вставьте белый штекер обратно (третий проводок при этом остается отсоединенным) и включите консоль. Лоток привода при этом должен остаться неподвижным.

Теперь можно нажать ОК в диалоговом окне Jungle Flasher. После этого у вас должно появиться следующее сообщение:

Когда вы увидите это окно, вытащите рукой лоток привода до конца (питание при этом отключать не нужно) и снова нажмите ОК.

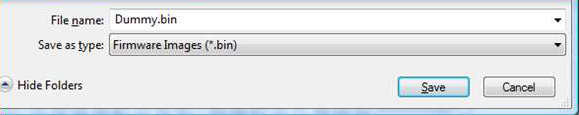

После этого программа считает ключ. Сохраните эти файлы — без них вы не сможете запустить приставку!

Если вы помните, в штекере питания отсоединен третий провод. Сейчас его нужно вставить обратно.

Шаг № 4 Прошейте Xbox 360

Итак, если вы всё сделали правильно, у вас есть файл с ключем прошиваемого привода, который вы только что сохранили, и прошивка для этого привода, которую вы заранее скачали. Можете переходить непосредственно к прошивке.

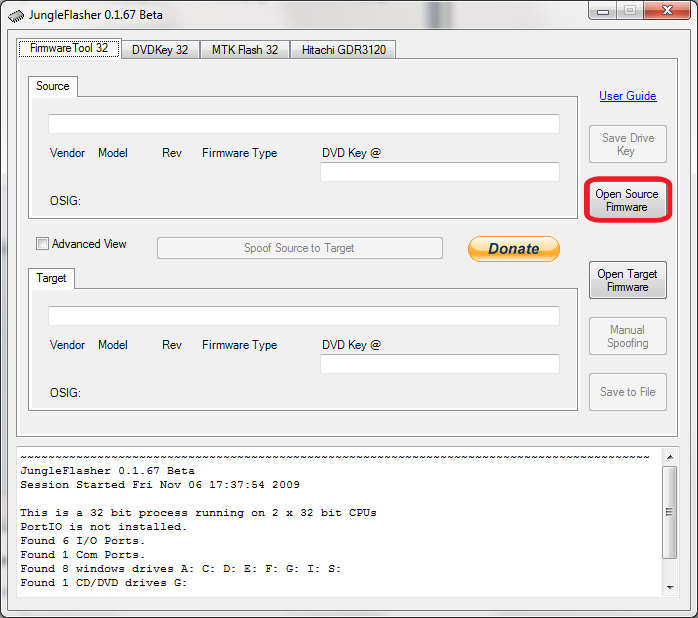

Откройте вкладку вкладку FirmwareTool32:

Нажав кнопку Open Source Firmware, выберите файл ключа своего привода. Это файл должен назваться Dummy.bin или Lite-OFW.bin. После этого у вас появится окно с предложением автоматически загрузить прошивку:

Нажмите НЕТ (NO) и выберите уже скачанную прошивку, нажав кнопку Open Target Firmware. После этого нажмите кнопку Spoof Source to Target и сохраните полученную прошивку (Save to File).

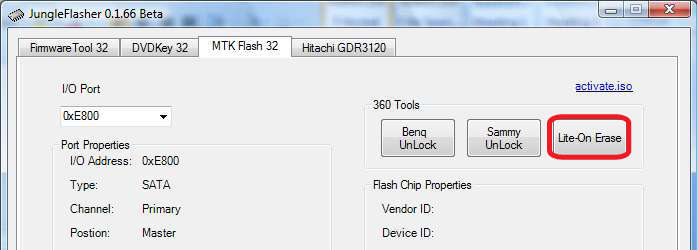

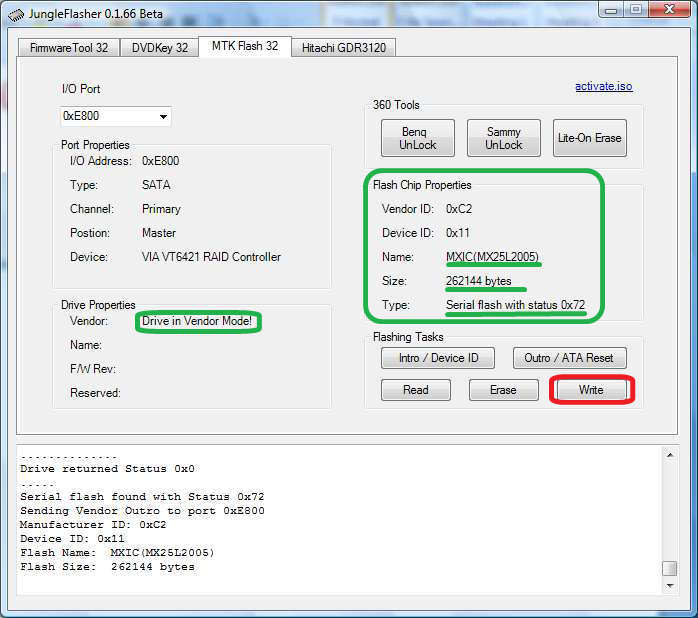

Теперь переходите на вкладку MTKFlash32. Здесь нажмите кнопку Lite-On Erase:

У вас появится окно с вопросом, уверены ли в точности снятого ключа. Если уверены — жмите ДА (YES).

Когда появится вот это окно:

Выключите и сразу же включите приставку.

В окне лога у вас должна появиться запись «Drive returned Status 0x72,», а в разделе Drive Properties — надпись «Drive in Vendor Mode!». Если это так, нажимайте YES в диалоговом окне. После этого нажмите кнопку Write:

Когда прошивка будет установлена на привод, в логе появится запись: «Write verifed OK!». Как только вы её увидите, нажимайте кнопку Outro / ATA Reset.

Проверьте правильность прошивки!

На этом прошивка Xbox 360 завершена. Теперь проверьте её работоспособность. Вставьте диск с записанной на него игрой (на диске должна быть записана игра специально для прошивки LT+ 3.0) и запустите её. Если игра загрузилась, значит вы установили прошивку правильно.

Если же у вас возникли проблемы, обратитесь в нашу мастерскую — специалисты прошьют ваш Xbox 360 и предоставят гарантии на свою работу.

В наших мастерских производится прошивка Xbox 360 . Вы можете смело довериться многолетнему опыту наших специалистов. Звоните и записывайтесь!

Загрузить PDF

Загрузить PDF

Если вы хотите играть в пиратские версии игр на Xbox 360, вам понадобится прошить устройство, чтобы установить специальное программное обеспечение, которое позволит вам играть в нелицензионные игры. Метод прошивки Xbox 360 зависит от модели вашего устройства DVD. Мы расскажем вам, как правильно прошить свой DVD-привод в Xbox 360.

-

Перед тем как разобрать устройство и начать прошивку, нужно убедиться что Xbox 360 обновлена до последней версии. Это нужно для того, чтобы устройство, которое мы будем использовать для прошивки, было совместимо с вашим Xbox.

- Посмотрите на инструкцию по прошивке, чтобы узнать больше. Инструкцию можно найти в интернете, в частности, на сайте wiki-how.

-

Чтобы прошить DVD-привод, вам нужно вытащить его из корпуса приставки. Для этого нужно снять переднюю панель Xbox.

- Чтобы узнать, как открыть корпус устройства Xbox, найдите инструкцию в интернете или на сайте wiki-how.

-

Аккуратно возьмите руками DVD-привод и потяните его на себя, вынимая из корпуса. Убедитесь, чтобы все кабели были отключены.

-

После того, как вы вытащите его, отключите два кабеля питания, которые соединяют его с Xbox. Теперь вы можете полностью вытащить устройство из корпуса Xbox.

-

Есть 4 варианта производителей DVD-приводов, устройства которых используются в Xbox 360. Некоторые DVD-приводы требуют больше внимания, чем другие, поскольку, их сложнее открывать и отсоединять. Посмотрите на наклейку, которая находится на поверхности привода. На ней должно быть указано имя производителя.

- Это может быть либо Lite-On, Samsung, BenQ, или Hitachi.

Реклама

-

Вы можете скачать программу из интернета. Мы советуем использовать программу, которая называется JungleFlasher, она сделана специально для прошивки устройства Xbox 360. Вы можете скачать ее бесплатно с сайта разработчика.

- Вам понадобятся также некоторые программы, которые помогут вам с файтами на вашем диске. Скачайте программу iXtreme LT+ 3.0 с сайта iXtreme. Программа JungleFlasher не включает в себя эту программу по юридическим причинам. Эта программа изменяет функционирование DVD-привода в Xbox 360, что позволяет установить на него пользовательское программное обеспечение.

- Если вы собираетесь прошивать DVD-привод от фирмы Hitachi, вам понадобится скачать особенную версию программы iXtreme LT+ 3.0 Hitachi.

-

После того, как вы скачаете файл с программой, извлеките файлы из архива, чтобы иметь к ним доступ на своем компьютере. Вам не нужно устанавливать JungleFlasher, чтобы использовать программу. Достаточно распаковать файлы из папки в любую папку на своем компьютере, чтобы иметь к ним доступ.

-

После того, как вы извлечете файлы из архива JungleFlasher, извлеките файлы из архива iXtreme LT+ 3.0 в ту же папку. Откройте папку под названием Firmware. Скопируйте все файлы в папку Firmware в директории JungleFlasher.

-

Откройте директорию JungleFlasher и откройте папку libusb. Скопируйте файл libusb0.dll из этой папки и вставьте его в корневую директорию JungleFlasher. То есть, туда же, где находится файл JungleFlasher.exe

- Откройте папку PortIO и скопируйте оба файла в корневую директорию JungleFlasher.

Реклама

-

Вам понадобятся некоторые инструменты, которые помогут подключить DVD-привод к вашему компьютеру для прошивки. Вам понадобится:

- USB-коннектор (Xecuter X360USB, X360USBPro)

- DVD Power-to-Molex adapter (Xecuter CK3 Lite). Этот адаптер нужен только если вы используете Xecuter X360USB. Если вы используете X360USBPro, этот адаптер понадобится купить отдельно, Так он не будет включен в упаковку с устройствами USB.

- Зонд-пробник (TX CK3 PROBE 3, TX SPUTNIK360 UNLOCK PROBE, MAXIMUS 360 SCORPION TOOL V2). Он нужен только если вы используете DVD-привод от фирмы Lite-On.

- Коннектор Molex в USB.

-

Если вы прошиваете DVD-привод фирмы Lite-On, вам нужно убрать защитную панель DVD-привода, для того, чтобы получить доступ к нужным контактам. Переверните DVD-привод и открутите 4 винта, которые держат панель на месте. Снимите панель.

- Это нужно делать только с DVD-приводами фирмы Lite-On. Если вы используете DVD-привод другой фирмы, пропустите этот шаг.

-

Если вы используете Xecuter X360USB, подключите кабель Molex к соответствующему адаптеру на USB-устройстве, а затем подключите другой конец к адаптеру, который подключает Molex к сети питания. подключите USB-устройство к DVD-приводу, используя стандартный кабель питания (в том случае, если вы прошиваете не DVD-привод фирмы Lite-On, прошивка которого делается по-другому). Если вы используете X360USBPro, подключите CK3 Lite к DVD-приводу используя шнур питания, а затем подключите CK3 Lite к питанию используя специальный адаптер Molex.

-

Подключите Зонд (или пробник) к USB-коннектору и к DVD-приводу фирмы Lite-On. Подключите конец шнура питания со специальной кнопкой к коннектору на DVD-привое. Подключите другой конец кабеля к USB-коннектору.

- Подключите пробник к маленькому проводку, который торчит из специального зондового кабеля. Лампочка на пробнике должна засветиться.

-

Это позволит осуществить передачу данных с компьютера на DVD-привод.

-

Подключите коннектор в свободный USB-порт на компьютере. Не используйте USB-хаб, так как он не имеет достаточной мощности. Вы можете использовать удлинитель, если коннектор не достает до USB-порта. Засветится еще одна лампочка на USB-коннекторе, когда вы подключите его к компьютеру.[1]

Реклама

Выберите производителя своего DVD-привода, а затем перейдите к соответствующему шагу:

Samsung

Hitachi

BenQ

Lite-On

Прошивка DVD-привода от фирмы Samsung

-

когда вы подключите DVD-привод к USB и к компьютеру, запустите JungleFlasher, чтобы начать процесс прошивки.

-

Здесь будет указана вся информация про специальный ключ DVD-привода, который нам нужен для прошивки. В секции «Drive Properties», откройте вкладку «DVD Key», там должно быть написано «Unverified».

-

Нажмите на вкладку [MTK Flash 32], а затем нажмите на кнопку «Sammy UnLock» (разблокировать). Если вы никогда не прошивали привод до этого, нажмите на кнопку [Yes], если прошивали, то следуйте появившимся на экране инструкциям.

-

Вы увидите текст внизу экрана. Когда DVD-привод будет разблокирован, откройте «Drive Properties» во вкладке [MTK Flash 32]. Здесь вы должны увидеть надпись «Drive in Vendor Mode» (привод работает в режиме производителя).

-

Нажмите на кнопку чтения. JungleFlasher начнет читать файлы старой прошивки Samsung. После того, как программа закончит читать файлы, вам предложат сохранить оригинальную прошивку в качестве резервной копии. Тогда вы сможете легко восстановить оригинальные настройки прошивки, если захотите.

-

После создания резервной копии вы сможете создать новую прошивку. Нажмите [Yes], чтобы загрузить файлы прошивки.

-

Нажмите на кнопку [Save Drive Key], а затем выберите папку на своем компьютере, из которой вы потом сможете восстановить ключ для привода.

-

Нажмите на кнопку [Save to File], чтобы сохранить свои пользовательские настройки. Тогда вам будет легче прошивать тот же привод в будущем.

-

Нажмите на вкладку [MTK Flash 32], а затем нажмите на кнопку [Write]. Вы можете следить за процессом записи в появившемся новом окне. Запись новой прошивки займет некоторое время.

-

После того, как прошивка будет записана, нажмите на кнопку [Outro / ATA Reset], чтобы выйти из режима записи прошивки. Это нужно для того, чтобы ваша Xbox 360 не была тот час же заблокирована через интернет компанией Xbox. В поле «DVD Key» в свойствах DVD-привода должна быть надпись «Verified».[2]

Реклама

Прошивка привода Hitachi

-

после того, как вы подключите DVD-привод к USB и к компьютеру, запустите программу JungleFlasher.

-

Нажмите на кнопку [Hitachi GDR3120]. Если у вас версия 78/79, вам нужно записать один дополнительный диск, чтобы разблокировать ваш привод. Нажмите на кнопку «Insert the 79 Unlock Audio CD». Откроется браузер со страницей загрузки нового файла. Загрузите файл и сохраните его на своем компьютере. Извлеките файлы из сохраненной папки.

- Запишите скачанный bin-файл на пустой CD-R.

-

Во вкладке [Hitachi GDR3120] нажмите на кнопку [Send Mode-B](включить режим B). появится новое окно с инструкциями. Если вы используете USB-коннектор, игнорируйте инструкции.

-

после того как вы включите режим B, нажмите на кнопку [Open], чтобы открыть привод для диска. Вставьте диск и нажмите на кнопку [Close]. Нажмите на кнопку [79 Unlock], чтобы прочитать диск. Когда чтение диска будет закончено, привод откроется автоматически. Заберите диск.

- Этот шаг необходимо выполнять только тем, у кого привод версии 79.

-

В секции «Flashing Options» выберите опцию «Dump Drive», а затем нажмите на кнопку [Read to Source] (читать источник). сохраните резервную копию файла на компьютере, на тот случай, если вам понадобится восстановить оригинальную прошивку.

-

Нажмите на кнопку [Save Drive Key], и сохраните его на компьютере.

-

Вернитесь во вкладку [Hitachi GDR3120], выберите опцию «Flash LT-Plus» в настройках прошивки. Нажмите на кнопку [Flash LT-Plus]. Нажмите на кнопку [Yes] для подтверждения прошивки устройства.

-

В новом окне вы увидите время, которое осталось до конца процесса прошивки. После того, как закончится прошивка, вернитесь во вкладку [Hitachi GDR3120]. Выключите и включите DVD-привод, чтобы перезапустить его.

Реклама

Прошивка привода BenQ

-

Когда привод будет подключен к USB и к компьютеру, запустите программу JungleFlasher.

-

Для этого нажмите на вкладку [MTK Flash 32], а затем нажмите на кнопку «BenQ UnLock». Привод будет автоматически разблокирован.

-

Вы увидите новое окно с текстом. Когда диск будет разблокирован, появится сообщение. Нажмите на «Drive Properties» во вкладке [MTK Flash 32]. В поле «Vendor» (производитель) должна стоять опция «Drive in Vendor Mode».

-

Нажмите на кнопку [Read]. JungleFlasher начнет чтение оригинальных файлов прошивки BenQ. После завершения вам будет предложено сохранить резервную копию старой прошивки на компьютере. Сделайте это.

-

После создания резервной копии, вам нужно загрузить новую прошивку BenQ LT+. нажмите на кнопку [Yes].

-

Нажмите на кнопку [Save Drive Key], чтобы сохранить ключ на компьютере.

-

Нажмите на кнопку [Save to File], чтобы сохранить файл с настройками прошивки на компьютере, это сделает прошивку привода в будущем более простой.

-

Нажмите на вкладку [MTK Flash 32], а затем выберите кнопку [Write]. Вы можете следить за процессом записи в новом окне. процесс записи новых файлов не займет слишком много времени.

-

После того, как прошивка будет записана, нажмите на кнопку [Outro / ATA Reset]. Окно будет закрыто, прошивка установлена. Теперь в поле «DVD Key» в настройках привода должна стоять надпись «Verified».[3]

Реклама

Прошивка привода Lite-On

-

Когда привод будет подключен к USB и к компьютеру, запустите программу JungleFlasher.

-

Возьмите разобранный привод Lite-On и найдите печатную плату. На ней должна быть точка MPX01, к которой вы будете прикасаться зондом (пробником) во время записи новой прошивки. Она находится рядом с большим чипом на печатной плате.

-

Откройте вкладку [DVDKey 32] в программе JungleFlasher. Нажмите на кнопку [PhatKey], подождите несколько секунд, пока загрузится программа. появится окно, в котором будет написано «MTK Vendor Intro failed». Теперь вы можете использовать пробник на приводе.

- Убедитесь, что на пробнике горит лампочка, которая означает, что он подключен к питанию.

-

Откроется новое окно, нажмите и держите кнопку на кабеле пробника. Удерживая кнопку, коснитесь пробником точки MPX01 на плате привода. Отпустите кнопку, продолжая держать пробник в точке MPX01. Нажмите кнопку [Yes] в появившемся окне программы JungleFlasher.

-

Когда появится следующее окно, вам нужно убрать пробник и перезагрузить привод. Отпустите пробник и уберите его подальше от печатной платы. Отключите привод от USB-коннектора и от питания. Подождите 5 секунд и включите привод обратно. Нажмите [OK] в программе JungleFlasher.

-

После того как вы нажмете [OK], появится новое окно с предложением сохранить извлеченный ключ. Сохраните его на компьютере.

-

После того, как вы сделаете резервную копию, вам нужно загрузить файлы новой прошивки Lite-On LT+. Нажмите {Yes], чтобы продолжить.

-

Нажмите на кнопку [Manual Spoofing] во вкладке [FirmwareTool 32]. Нажмите на кнопку [Load key bin], а затем выберите сохраненный ключ.

-

Нажмите на кнопку [Save to File], чтобы сохранить файл на компьютере.

-

Нажмите на вкладку [MTK Flash 32], а затем нажмите кнопку «Lite-On Erase». Нажмите на кнопку [Yes], чтобы подтвердить свой выбор. Появится текстовое поле с тремя точками в нижней части окна. После этого переподключите питание DVD-привода, используя CK3 Lite или просто перевоткнув питающий кабель.

- Если вы все сделаете правильно, откройте настройки привода во вкладке [MTK Flash 32], в поле «Vendor»(производитель) должна стоять надпись «Drive in Vendor Mode».

-

Нажмите на вкладку [MTK Flash 32], а затем нажмите на кнопку [Write] (запись). вы можете следить за процессом записи в новом, появившемся окне программы. Процесс записи не займет слишком много времени.

-

После завершения процесса записи, нажмите на кнопку [Outro / ATA Reset] для выхода из режима производителя. Это нужно для того чтобы Xbox 360 не был заблокирован вследствие изменения прошивки. В поле «DVD Key» в настройках привода должна стоять надпись «Verified».[4]

Реклама

Предупреждения

- Если вы не будете следовать инструкциям, вашу консоль могут заблокировать навсегда, вы больше не сможете пользоваться Xbox Live.

Реклама

Источники

Об этой статье

Эту страницу просматривали 77 741 раз.

Была ли эта статья полезной?

Philipsstar

22.12.09 06:41

Прошивка Lite-On DG-16D2S (74850 и 83850c)

**** ПРЕДУПРЕЖДЕНИЕ ****

Будьте осторожны

Всегда используйте запасной привод, чтобы проверить ключ

140F0F1011B5223D79587717FFD9EC3A — НЕПРАВИЛЬНЫЙ КЛЮЧ!

СКОРЕЕ ВСЕГО НЕПРАВИЛЬНО РАБОТАЕТЕ С ЛОТКОМ!

E8676DB76042D25B18CFF6DD94A8A936 — НЕПРАВИЛЬНЫЙ КЛЮЧ!

СКОРЕЕ ВСЕГО LITE-ON РЕВИЗИ 2.1!

Если вам не хочется самому разбираться с прошивкой:

звоните по тел 89859931693 или ICQ 251691189 или заказ по Email Philips.su@mail.ru

Раздел 1. Подготовка.

1) Убедитесь что у вас на компьютере имеется COM

и SATA порты

2) Убедитесь, что у вас Lite On (в дырке под лотком желтый провод торчит)

3) Определите модель вашего Lite On (на приводе написано FW Type 83850с или 74850C)

4) Если у вас 83850с или привод уже прошит на iXtreme 1.5 то вам не нужен ни трансивер ни COM порт

5) Скачайте Jungle Flasher последней версии с jungleflasher.net

6) Запустите PortIO32.exe, если все же выдал ошибку, установите вручную

Установка вручную в ХР:

в Vista и 7:

Если у вас RAID-контроллер на VIA, то необходимо удалить его драйвер C:\WINDOWS\system32\drivers\viamraid.sys, чтобы избежать зависаний компьютера!!!

Подготовка завершена.

Раздел 2. Трансивер.

Вы можете собрать его сами, а можете заказать тут

Есть две разновидности трансивера:

1) Самый древний и самый сложный (зато надёжный) — трансивер на микросхеме MAX232 (MAX3232)

2) Новый и простой для сборки — трансивер на транзисторе. Кто-то выяснил, что от микросхемы используется лишь транзистор и придумал другую схему. Эти трансиверы бывают двух типов- с USB и без USB. Первые легки для сборки, вторые не требуют питания от USB и компактнее.

Раздел 3. Снятие ключа в Windows

1. Если привод 74850 и не прошит

1) Разберите привод, подключите трансивер и привод к компьютеру.

2) Включите приставку, нажмите кнопку вытащить лоток, вытащите питание привода, задвиньте наполовину, вставьте питание привода. Внимание, вы можете вставить питание наоборот при включенной приставке, что непременно понесет за собой смерть привода и утерю ключа. Будьте внимательны, пожалуйста, пометьте маркером стороны штекера питания.

Примечание для новичков – команда открытия привода подаётся не по SATA кабелю а по кабелю питания, кнопка открытия привода не на самом приводе а в левом нижнем углу приставки, в небольшой дырке.

3) Включите компьютер, запустите JungleFlasher, перейдите во вкладку DVDKey32, слева вверху в списке выберите свой привод (Внизу будет написано PLDS DG16D2S), справа выберите СОМ порт трансивера. Подключите трансивер к контакту R707 (Если у вас щуп игла то лучше в дырку, если щуп тупой то лучше в клемму)

4) Нажмите Get Key или DVDKey32, сохраните все файлы, на предложение загрузить ключ автоматически нажмите да. (Если написал Bad serial data то или лоток открыт не наполовину или что то у вас с трансивером ну или контакт плохой)

2. Если привод 74850 и прошит на Ixtreme 1.5 (и выше)

1) Включите приставку, нажмите кнопку открыть лоток, выключите приставку, задержите лоток чтобы не заехал, задвиньте его наполовину и включите приставку. Он заедет, это нормально.

2) Подключите привод к компьютеру.

3) Включите компьютер, запустите jungle flasher, перейдите во вкладку DVDKey32, слева вверху в списке выберите свой привод (Внизу будет написано PLDS DG16D2S), нажмите Dummy from Ixtreme, сохраните все файлы, на предложение загрузить ключ автоматически нажмите да.

3. Если у вас Lite On 83850с

то просто нажмите Lo83info, затем следуйте указаниям Lungle Flasher, а именно:

Поставьте лоток в полуоткрытое положение (пункт 1-2)

Полностью откройте привод (Рукой или кнопкой, программа не говорит, если не работает, пробуйте оба способа)

Это нужно повторить еще раз для надёжности. То есть всё точно так же.

Раздел 4. Запись прошивки в Windows

Внимание! Не стирайте и не записывайте прошивку, если у вас нет ключа привода! XBOX 360 перестанет читать игры!

1) Предполагается, что ваша приставка разобрана, а привод подключен к компьютеру.

Не забудьте подключить видео кабель, чтобы приставка не выключилась через 5 минут.

2) Запустите Jungle Flasher, перейдите во вкладку FifmTool32, нажмите кнопку Open source firmware и выберите dummy.bin, который сохранился при снятии ключа

3) Если выдало такое:

Жмите да, просто в вашем ключе отсутствует дополнительная информация настройки.

Это вам предлагают восстановить эту информацию. Нужно разбирать привод, смотреть надписи на наклейках на плате, лазере и корпусе.

А можно просто нажать нет.

4) Нажмите кнопку Load target firmware, откройте Ixtreme 1.6 или новее для вашего привода.

5) Нажмите Spoof Source to Target, затем Save to File, сохраните готовую прошивку.

6) Перейдите во вкладку MTK Flash 32, нажмите Lite On Erase.

7) Вылезут всякие предупреждения, уверены вы или нет. Если у вас есть ключ и вы действовали по инструкции, просто жмите yes. Как только закроете последнее, как можно быстрее выключите и включите приставку. Если написало Device intro failed, не отчаивайтесь, просто повторите процедуру, не обращая внимание на то что привод не определяется.

Раздел 5. Полная прошивка в DOS.

1) Скачайте USB MD R4 RUS

2) Ищем флешку. Запускаем Bootable USB drive creator

3) Ставим обе галочки, в create bootable drive выбираем папку с USBMD загрузчиком, жмем старт

1) Скачайте USB MD R4 RUS

2) Ищем флешку. Запускаем Bootable USB drive creator

3) Ставим обе галочки, в create bootable drive выбираем папку с USBMD загрузчиком, жмем старт

4) Копируем на флешку файлы USBMD загрузчика (всё из папки на флешку)

5) Перезагружаем компьютер, не забывая поставить загрузку с флешки. (Advanced BIOS Features – Boot Seq and Floppy Setup – Hard Disc Boot Priority – флешку которая вставлена, плюсом передвигаем на первое место, в другом типе BIOS всё то же самое только в отдельной вкладке Boot)

6) Дальше просто следуйте инструкциям. Всё на русском языке.

Раздел 6. Запись прошивки в DOS если привод стерт и не определяется.

1) Ищем флешку. Запускаем Bootable USB drive creator

2) Ставим обе галочки, в create bootable drive выбираем папку с DOS загрузчиком, жмем старт

3) Копируем на флешку файлы DOS загрузчика и готовую прошивку привода, сделанную в Jungle

4) Перезагружаем компьютер, не забывая поставить загрузку с флешки. (Advanced BIOS Features – Boot Seq and Floppy Setup – Hard Disc Boot Priority – флешку которая вставлена плюсом на первое место, в другом типе BIOS всё то же самое только в отдельной вкладке Boot)

5) Пишем l-o-eras.exe XXXX где ХХХХ – номер порта, на котором привод. (можете перебирать все наугад, записанные из jungle flasher если не знаете где он стоит)

6) Еще раз пишем l-o-eras.exe XXXX Например, номер порта 0xBD00:

7) Как только статус FF72 (если не выходит, перезагрузите приставку и еще раз повторите пункты 5-6)

9) Вводим dosflash.exe

10) Как видим, теперь наш привод называется MXIC/Macronix – запоминаем его порядковый номер

11) Если на записанном порте не написало MXIC/Macronix а выдало как в примере на порте 6), только без названия – это наш привод, жмем Y, как покажет статус, перезагружаем приставку, он покажет MXIC/Macronix, идем дальше.

12) На вопрос Enter the number of an ATAPI drive: вводим порядковый номер нашего привода (0 в примере)

13) На вопрос What do you want to do? Type [R] to read, [W] to write, [E] to erase flash, [LITEON K] to get LiteOn DvdKey, [LITEON E] to erase Liteon flash: вводим W ведь мы сюда записывать зашли.

14) Ну и на вопрос Enter the firmware update file name: вводим имя нашего файла прошивки который мы подготовили в JungleFlasher (Раздел 5, пункт 1-5)

Вот и все теперь думаю у людей не будет вопросов разложил все по полочкам.

Тему прикрепите так как тут полное описание как прошить новые и старые приводы.

——