Время на прочтение4 мин

Количество просмотров55K

Одним из реально полезных нововведений в Windows Server 2019 является возможность вводить серверы, не делая Sysprep или чистую установку. Развернуть инфраструктуру на виртуальных серверах с Windows Server никогда еще не было так просто.

Сегодня поговорим о том, насколько же, оказывается, просто устанавливать и управлять Active Directory через Powershell.

Устанавливаем роль

RSAT или локальный сервер с GUI:

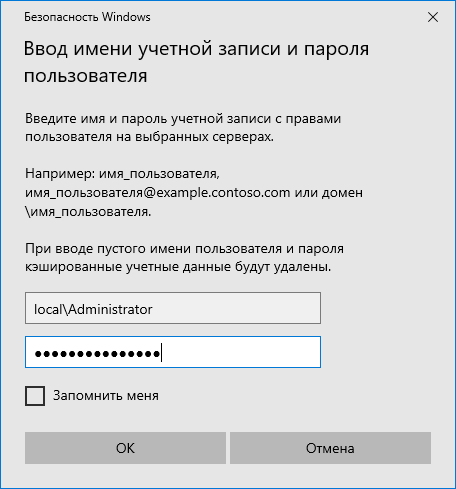

Сначала нужно добавить сервер в RSAT. Добавляется он на главной странице с помощью доменного имени или ip адреса. Убедитесь, что вы вводите логин в формате local\Administrator, иначе сервер не примет пароль.

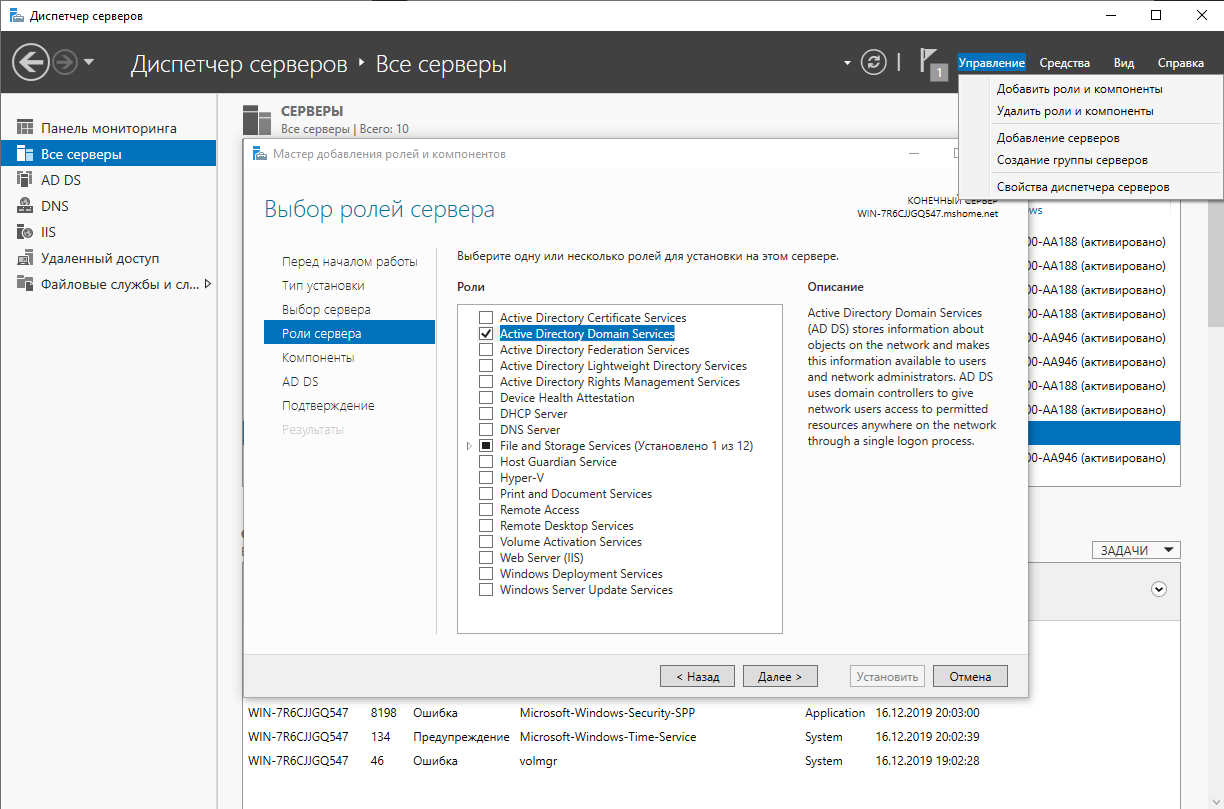

Переходим в добавление компонентов и выбираем AD DS.

Powershell:

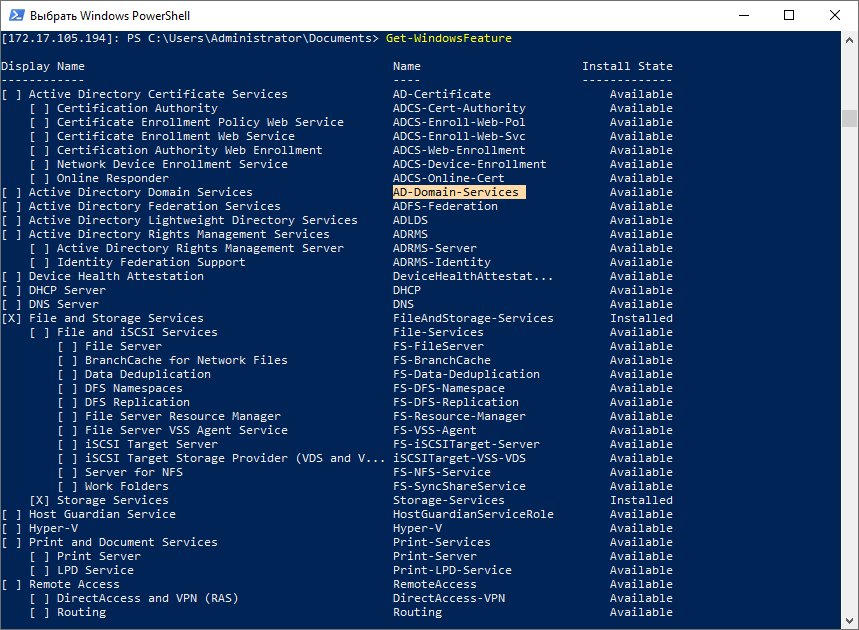

Если вы не знаете, как называется компонент системы, можно выполнить команду и получить список доступных компонентов, их зависимостей и их имена.

Get-WindowsFeature

Копируем имя компонента и приступаем к установке.

Install-WindowsFeature -Name AD-Domain-ServicesWindows Admin Center:

Переходим в «Роли и компоненты» и выбираем ADDS (Active Directory Domain Services).

И это буквально всё. Управлять Active Directory через Windows Admin Center на текущий момент невозможно. Его упоминание не более чем напоминание о том, насколько он пока что бесполезен.

Повышаем сервер до контроллера домена

А для этого создаем новый лес.

RSAT или локальный серверс GUI:

Очень рекомендуем оставлять все по умолчанию, все компоненты из коробки прекрасно работают и их не нужно трогать без особой на то необходимости.

Powershell:

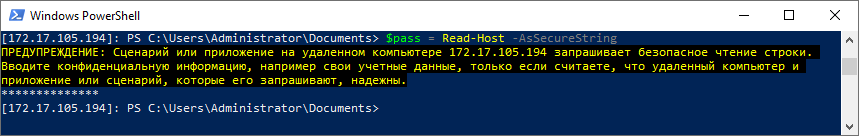

Сначала нужно создать лес и установить пароль от него. В Powershell для паролей есть отдельный тип переменной – SecureString, он используется для безопасного хранения пароля в оперативной памяти и безопасной его передачи по сети.

$pass = Read-Host -AsSecureStringЛюбой командлет который использует чей угодно пароль нужно вводит таким образом. Сначала записываем пароль в SecureString, а затем указываем эту переменную в командлет.

Install-ADDSForest -DomainName test.domain -SafeModeAdministratorPassword $passКак и в установке через GUI, даже вывод в консоль один и тот же. В отличие от сервера с GUI, как установка роли, так и установка сервера в качестве контроллера домена не требует перезагрузки.

Установка контроллера с помощью RSAT занимает больше времени, чем через Powershell.

Управляем доменом

Теперь, чтобы понять насколько сильно различается управление Active Directory через Powershell и AD AC (Active Directory Administrative Center), рассмотрим пару рабочих примеров.

Создание нового пользователя

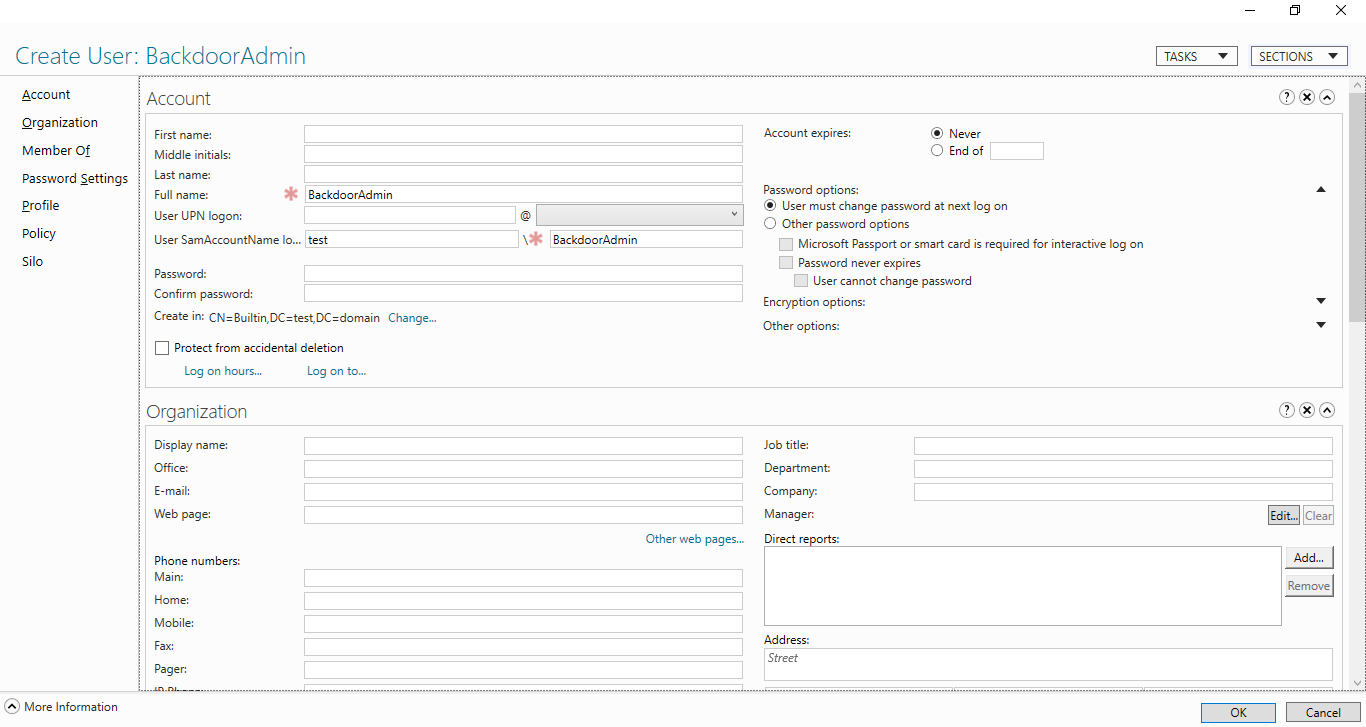

Скажем, мы хотим создать пользователя в группе Users и хотим чтобы он сам установил себе пароль. Через AD AC это выглядит так:

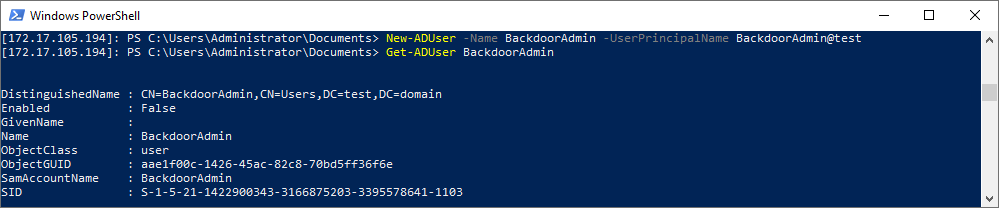

New-ADUser -Name BackdoorAdmin -UserPrincipalName BackdoorAdmin@test

Get-ADUser BackdoorAdminОтличий между AD DC и Powershell никаких.

Включить пользователя

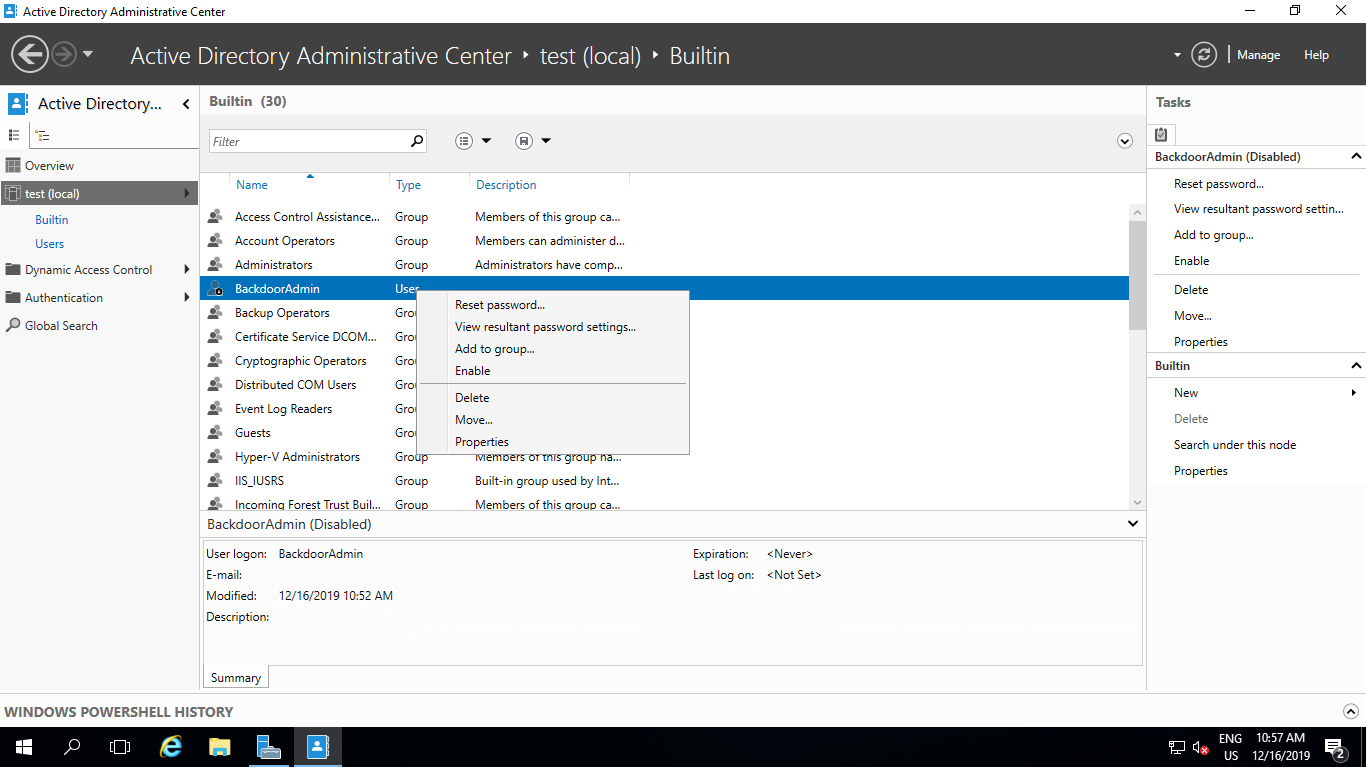

RSAT или локальный серверс GUI:

Через GUI пользователю нужно сначала задать пароль отвечающий GPO и только после этого его можно будет включить.

Powershell:

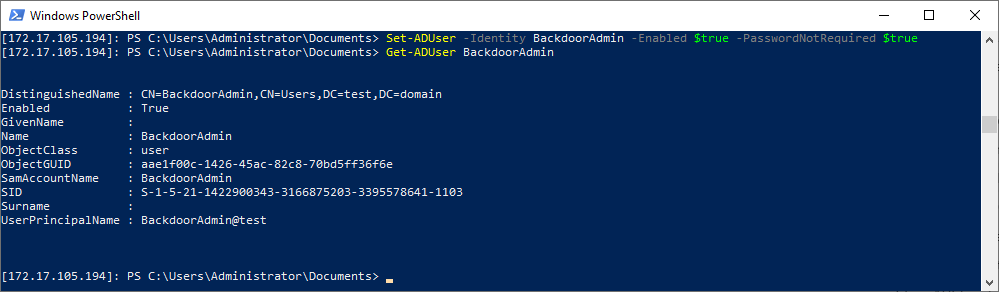

Через Powershell почти то же самое, только пользователя можно сделать активным даже без пароля.

Set-ADUser -Identity BackdoorAdmin -Enabled $true -PasswordNotRequired $trueДобавляем пользователя в группу

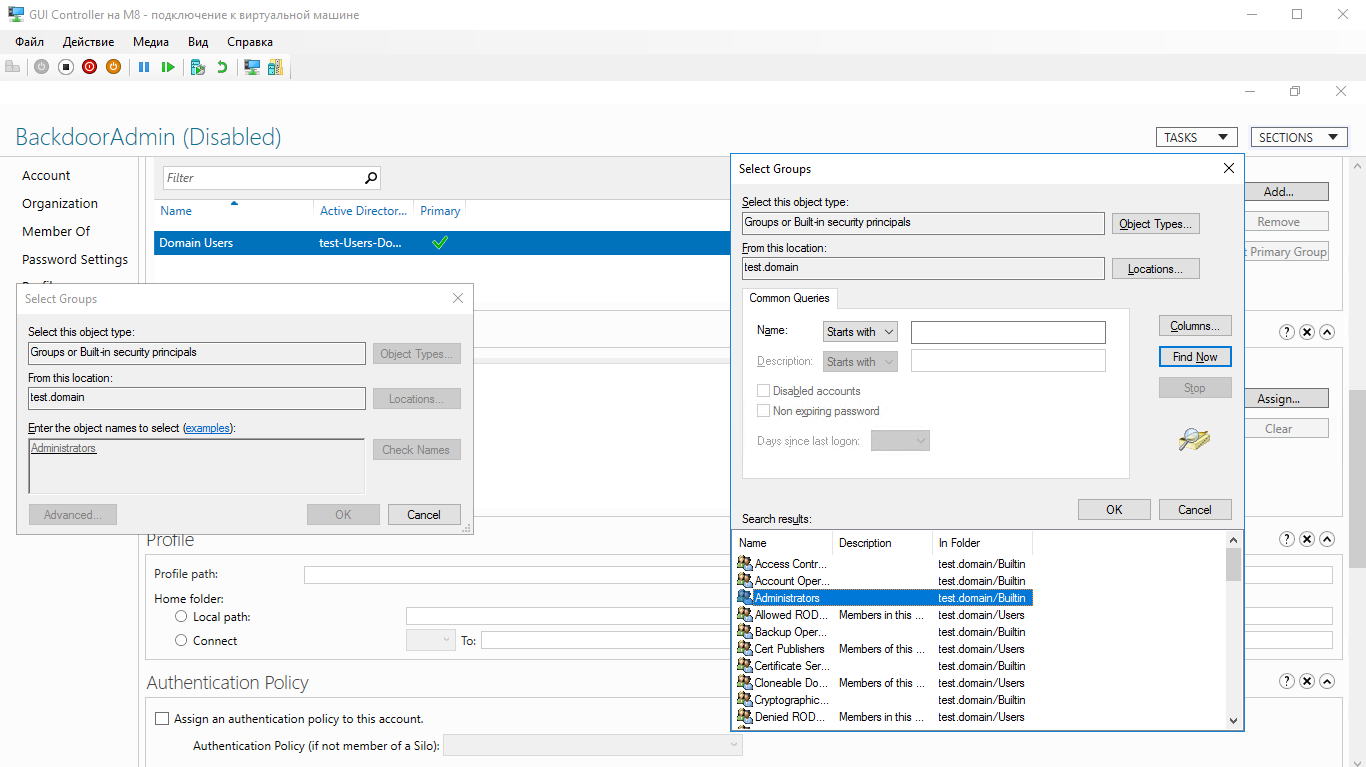

RSAT или локальный сервер с GUI:

С помощью AD DC нужно перейти в свойства пользователя, найти графу с членством пользователя в группах, найти группу в которую мы хотим его поместить и добавить его наконец, а затем кликнуть OK.

Powershell:

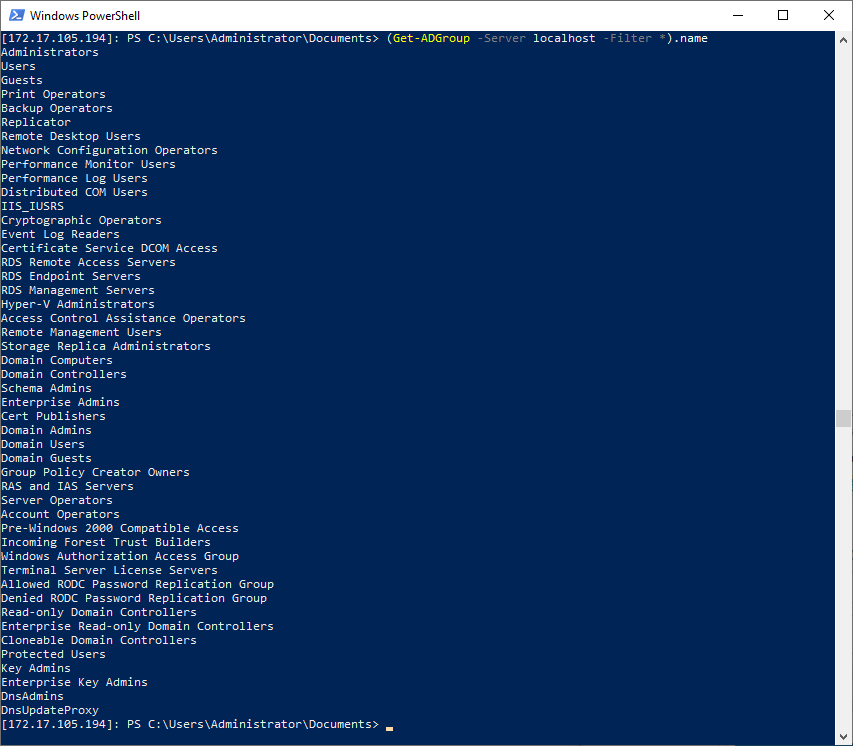

Если мы не знаем как называется нужная нам группа, получить их список мы можем с помощью:

(Get-ADGroup -Server localhost -Filter *).nameПолучить группу со всеми свойствами можно так:

Get-ADGroup -Server localhost -Filter {Name -Like "Administrators"}Ну и наконец добавляем пользователя в группу:

Далее, из-за того, что в Powershell все является объектами, мы как и через AD DC должны сначала получить группу пользователя, а затем добавить его в неё.

$user = Get-ADUser BackdoorAdminЗатем добавляем этот объект в группу:

Get-ADGroup -Server localhost -Filter {Name -Like "Administrators"} | Add-ADGroupMember -Members $userИ проверяем:

Get-ADGroupMember -Identity AdministratorsКак видим, отличий в управлении AD через AD AC и Powershell почти нет.

Вывод:

Если вы уже сталкивались с развертыванием AD и других служб, то вы, возможно подмечали сходство развертывания через RSAT и Powershell, и насколько на самом деле все похоже. GUI в ядре, как никак.

Надеемся, статья была полезна или интересна.

Ну и напоследок пару дельных советов:

- Не устанавливайте других ролей на контроллер домена.

- Используйте BPA (Best practice analyzer), чтобы чуточку ускорить контроллер

- Не используйте встроенного Enterprice Admin’а, всегда используйте свою собственную учетную запись.

- При развертывании сервера на белом IP адресе, с проброшенными портами или на VSD обязательно закройте 389 порт, иначе вы станете точкой амплификации DDoS атак.

Предлагаем также прочитать наши прошлые посты: рассказ как мы готовим клиентские виртуальные машины на примере нашего тарифа VDS Ultralight с Server Core за 99 рублей, как работать с Windows Server 2019 Core и как установить на него GUI, а также как управлять сервером с помощью Windows Admin Center, как установить Exchange 2019 на Windows Server Core 2019

Предлагаем обновлённый тариф UltraLite Windows VDS за 99 рублей с установленной Windows Server 2019 Core.

В этой статье будет рассмотрена установка и первоначальная настройка контроллера Active Directory. В цикле статей по миграци с Exchange Server 2010 на 2019 уже рассматривалась установка и добавление контроллеров домена. Например, установка контроллера на Windows Server 2008 R2. И добавление контроллера Windows Server 2012 R2. Однако, для кого-то такая операция является обыденной, но для других такая операция может оказаться совершенно новой и ранее не выполнявшейся задачей. Поэтому установка и первоначальная настройка контроллера выделена в отдельную статью. Дополнительно показан пример на базе одной из последней серверной операционной системе – Windows Server 2019.

Предварительные требования

Особых предварительных требований для установки нет, но крайне желательно установить все последние обновления операционной системы перед началом процесса установки.

Установка роли контроллера домена может быть выполнена как на сервер с GUI (Desktop Experience), так и без него (вариант Server Core).

Установка и первоначальная настройка контроллера Active Directory будет рассмотрена на базе Windows Server 2019. Редакция (Standard или Datacenter) роли не играет.

Немного теории

Непосредственно перед началом процесса установки разберем небольшой кусок теории.

Доменные службы Active Directory – это широко используемая технология для централизации хранения и управления учетными записями пользователей, нахождении ресурсов в сети предприятия, а также реализация механизма Single Sign-On (SSO) от компании Microsoft. В основе доменных служб Active Directory лежит реализация протокола LDAP. Грубо говоря Active Directory Domain Services – это реализация протокола LDAP от компании Microsoft.

По механизму и тонкостям работы Active Directory написаны отдельные книги. И даже кратко изложить основные момент – дело не простое. Однако, для понимания общей концепции в контексте установки контроллера домена необходимо ознакомится со следующими основными понятиями:

- Схема Active Directory. Нечто мифическое, которое обвешано кучей тайн и не редко вызывает трепещущий страх и ужас при сочетании слов “нужно выполнить обновление схемы” 🙂 А если серьезно, то это описание шаблонов всех возможных объектов в Active Directory – пользователей, компьютеров, принтеров и т.д. Содержит информацию о том, какие свойства есть у объектов и какие они могут иметь типы значений и непосредственно значения.

- Лес Active Directory. Это совокупность всех доменов, которые объединены общей конфигурацией схемы объектов Active Directory. Лес содержит как минимум один домен. Такие тяжелые продукты, как, например Microsoft Exchange или Skype for Business могут быть установлены только одни в пределах всего леса, т.к. он вносит необходимые ему изменения в схему Active Directory. Установить рядом еще один независимый экземпляр этих продуктов не получится.

- Домен. Граница, в пределах которой осуществляется управление настройками безопасности. Например, у вас есть два домена. В каждом из них администратор может управлять своим набором учетных записей пользователей, компьютеров, параметров безопасности и политики. Администратор Домена А не может управлять объектами в Домене Б (если не настроено необходимое делегирование).

- Дерево доменов. Совокупность всех доменов в пределах леса.

- Пространство имен. В передлах леса у вас может быть несколько имен. Например, один домен называется itproblog.ru, второй домен называется sale.itproblog.ru. В таком случае пространство имен продолженное (continuous). В тоже время у вас может быть еще один домен в том же лесу, например, hmmail.ru. Как видите – имя у него совершенно другое. Однако, это нисколько не мешает ему находится в том же лесу, что и домен с именем itproblog.ru.

Примеры топологий Active Directory

Рассмотрим немного примеров.

Ниже изображена схема одной из наиболее распространенной и простой топологии – один лес и один домен. Важно понимать, что в одном домене может быть установлено несколько контроллеров домена (для отказоустойчивости). Именно этот сценарий мы рассмотрен в данной статье. Пример схемы:

Следующей по уровню сложности следует топологи с несколькими доменами в одном лесу. Причем домены находятся в одном пространстве имен. Скажем, itproblog.ru. В каждом из доменов можем быть от одного до нескольких контроллером домена. Пример схемы:

Одна из наиболее комплексных топологий – это несколько доменов в одном лесу. Причем, не все домены используют одно пространство имен. Пример такой схемы ниже:

Домены в разных лесах Active Directory никак не заимосвязаны друг с другом (без установки дополнительных доверительных отношений). Домены в пределах одного леса автоматически доверяют друг другу, т.е. пользователям из Домена А могут быть назначены разрешения в домене Б. Пример схемы с несколькими отдельными лесами ниже:

Самым первым шагом нам необходимо создать лес и установить самый первый контроллер – корневой контроллер в лесу Active Directory. Лес будет создан автоматически в процессе установки самого первого контроллера в самом первом домене. Мы рассмотрим два варианта установки – через графический интерфейс и через командлеты PowerShell.

Установка первого контроллера через графический интерфейс

Для установки контроллера домена через графический интерфейс необходимо выполнить следующие действия:

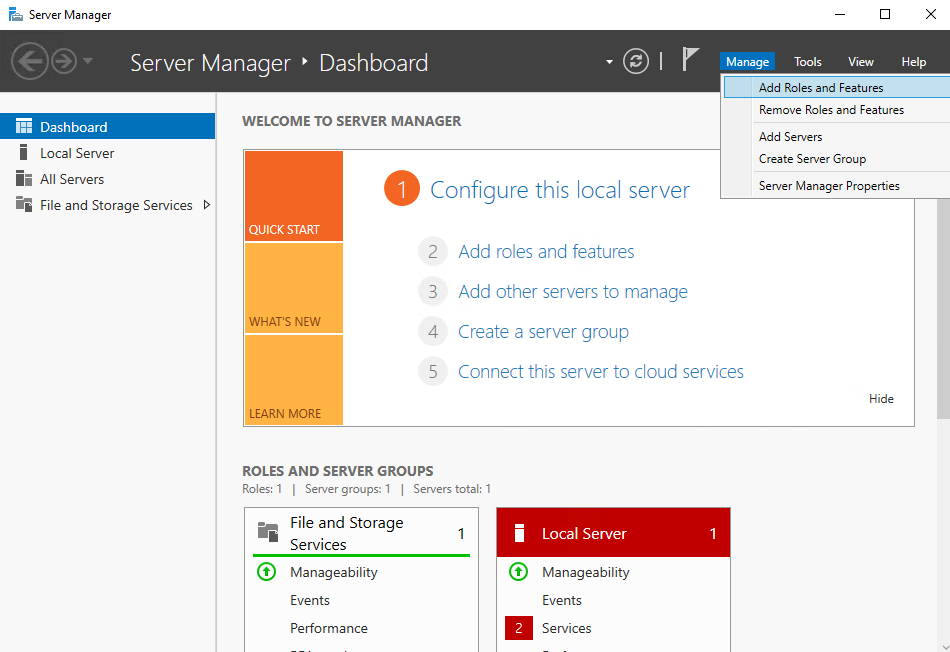

1. Запустить Server Manager.

2. В меню сверху выбрать пункты “Manage” – “Add Roles and Features”:

3. Запустится мастер установки ролей и компонентов. На первой странице мастера нажмите кнопку “Next”.

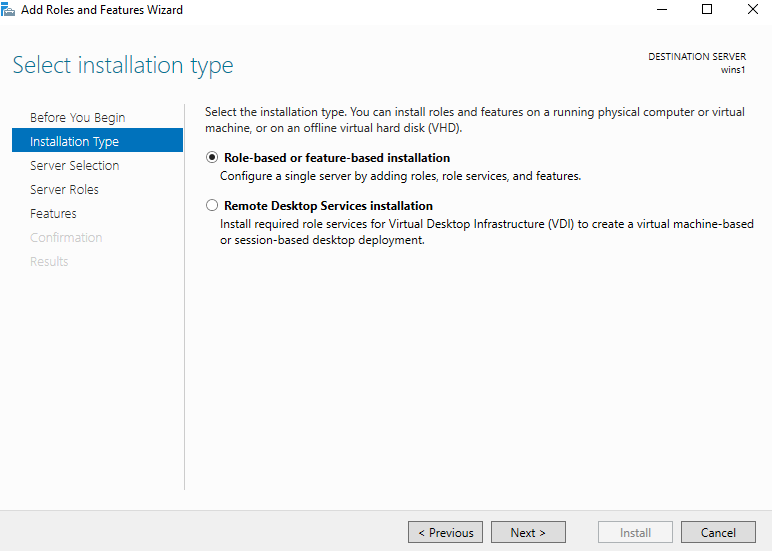

4. На странице выбора сценария установки нужно выбрать пункт “Role-based or feature-based installation” и нажать кнопку “Next”.

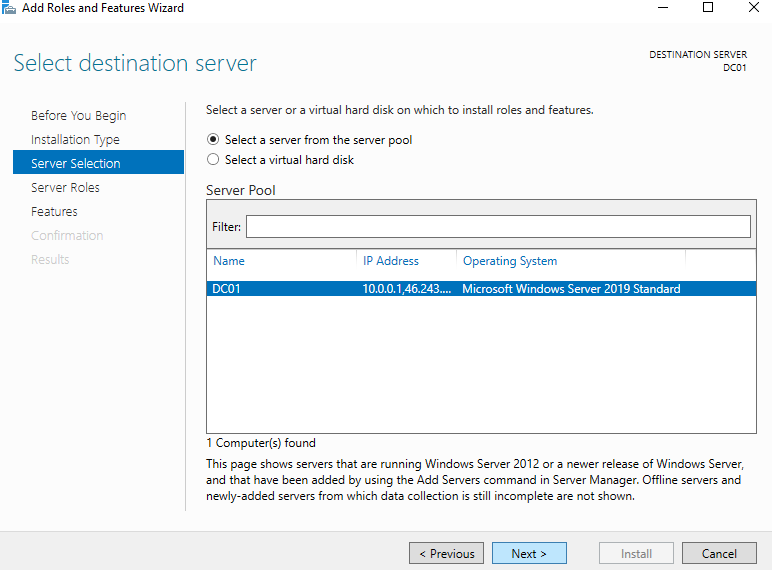

5. В появившемся списке серверов выберите необходимый сервер (если он не один) и нажмите кнопку “Next”.

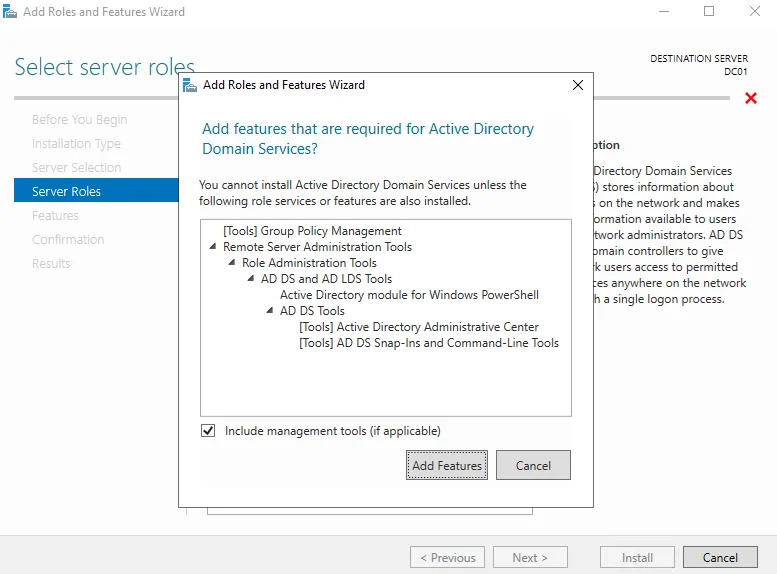

6. В появившемся списке ролей необходимо выбрать “Active Directory Domain Services”.

7. В появившемся диалоговом окне с запросом на установку дополнительных ролей и компонентов нажмите кнопку “Add Features”.

8. В окне мастера установки на шаге выбора ролей нажмите кнопку “Next”.

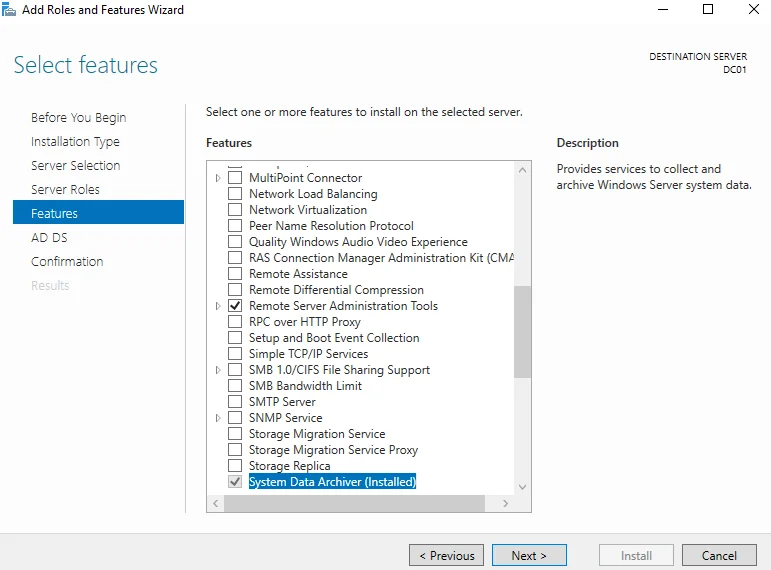

9. На шаге выбора компонентов нажмите кнопку “Next”.

10. На шаге с описание возможности интеграции с Azure AD нажмите кнопку “Next”.

11. На последнем шаге мастер установки предствит сводку по параметрам установки. Нажмите кнопку “Install”, чтобы начать процесс добавление необходимых для Active Directory компонентов.

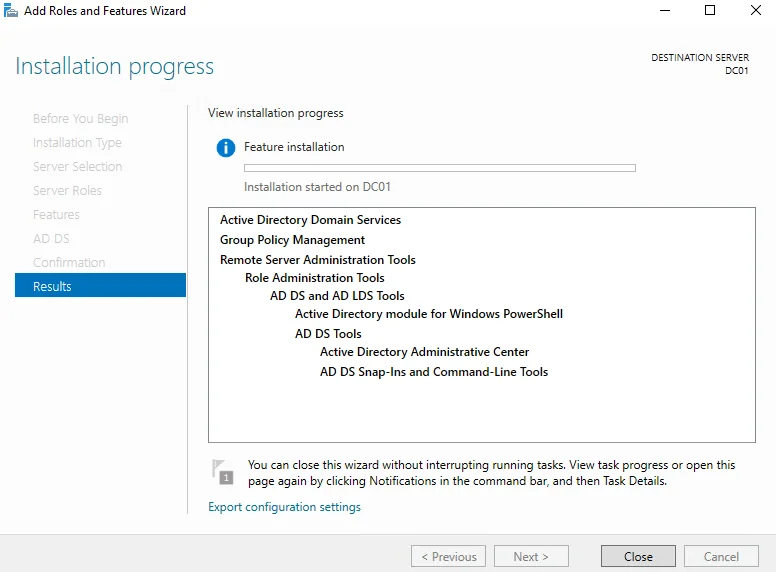

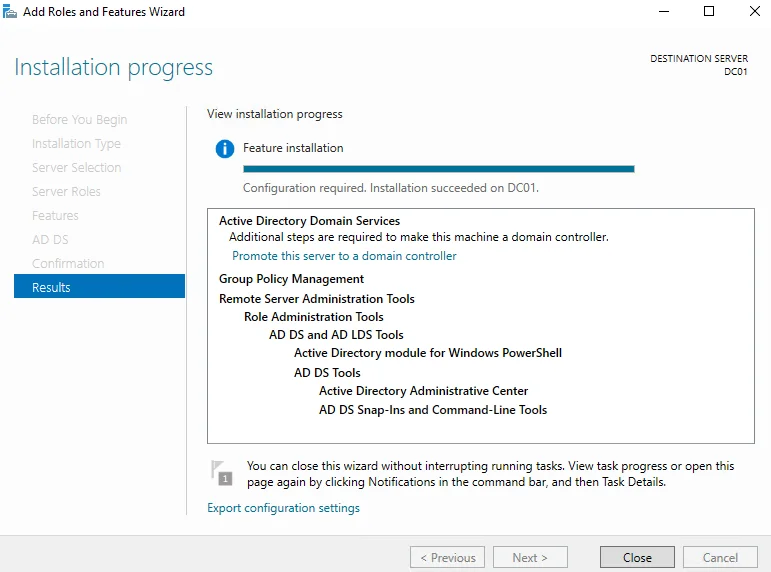

12. Дождитесь окончания процесса установки компонентов. По окончанию процесса установки можете закрыть мастер добавления ролей и компонентов.

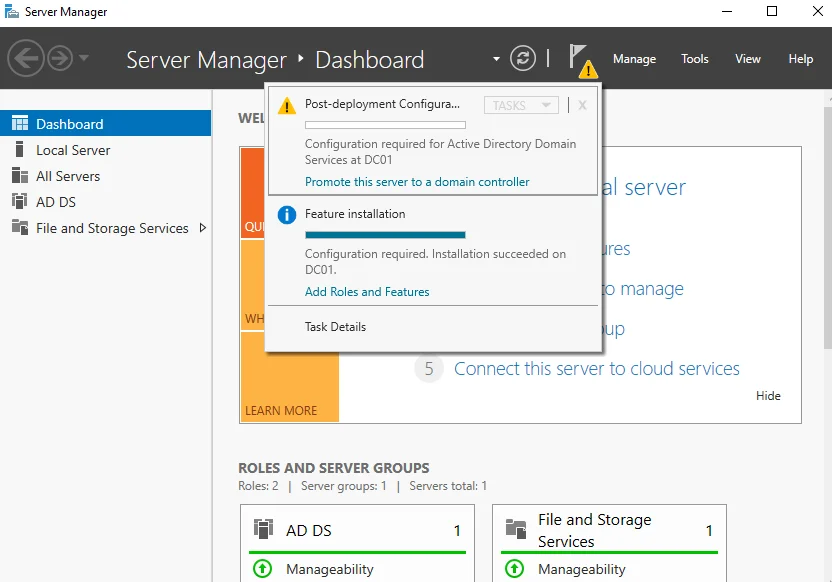

13. Следующим шагом необходимо повысить роль сервера до контроллера домена. В секции с последними событиями выберите пункт “Promote this server to a domain controller”:

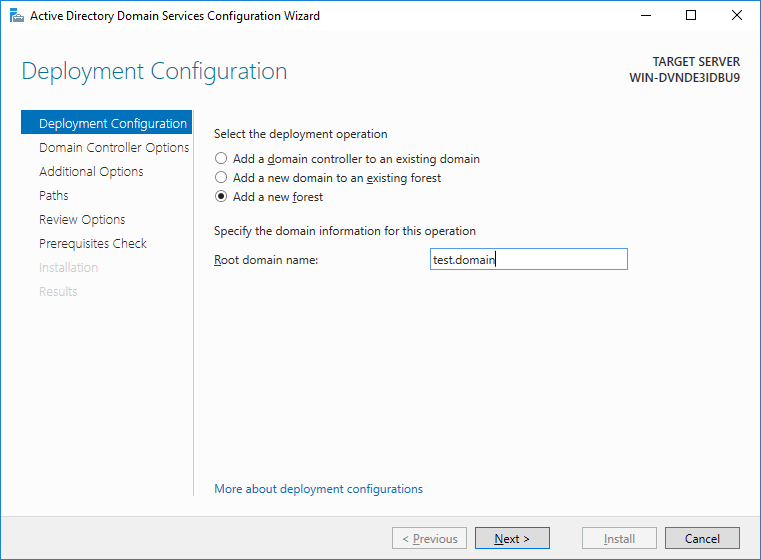

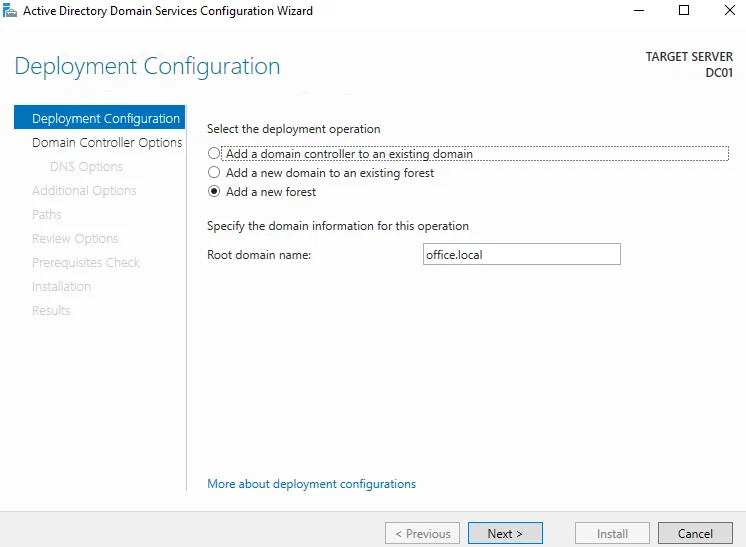

14. Поскольку мы конфигурируем первый домен в лесу (т.е. создаем новый лес Active Directory), то нужно выбрать соответствующую опцию – “Add a new forest”. Также необходимо указать имя корневого домена. Далее нажмите кнопку “Next”.

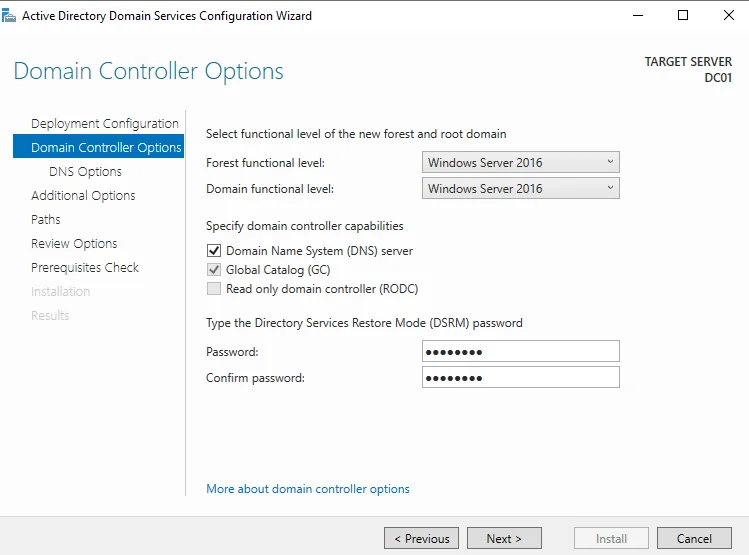

15. На следующем шаге мастера необходимо выбрать функциональный уровень домена и леса. Например, в нашем случае это уровень “Windows Server 2016”. Что это значит? Если кратко, то мы не сможем добавить в Active Directory контроллеры домена с операционной системой ниже Windows Server 2016. Зачем это нужно? Чем выше функциональный уровень, тем больше доступно новых возможностей Active Directory. С полным перечнем всех возможностей для каждого из функционального уровня домена и леса можно ознакомится в документации Microsoft. Указываем пароль DSRM (своеобразный безопасный режим Active Directory) и нажимаем “Next”.

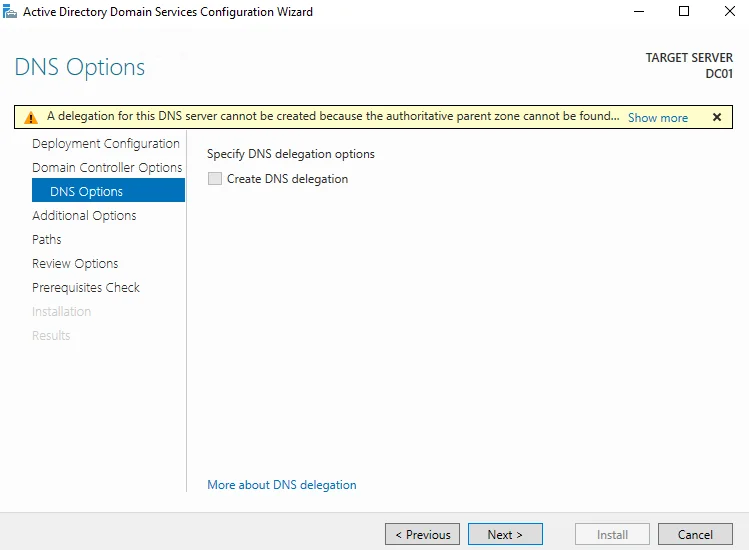

16. На странице настройки опций DNS нажмите кнопку “Next”.

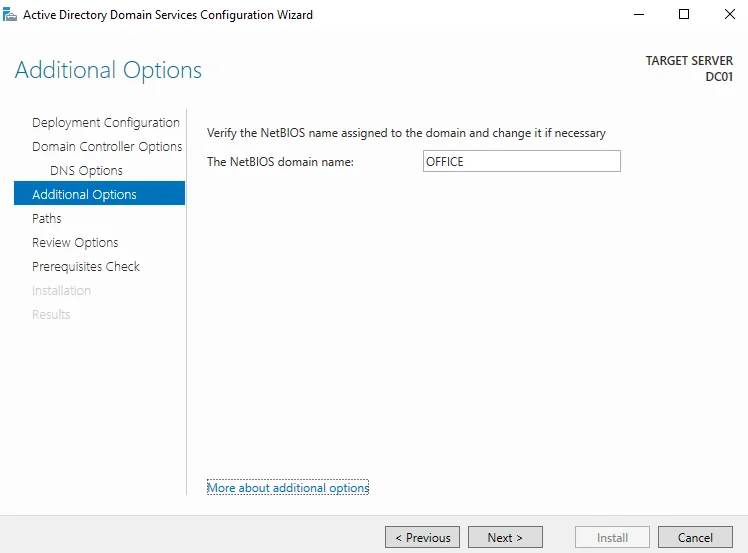

17. На следующей странице мастера необходимо выбрать NetBIOS имя вашего домена и нажать “Next”.

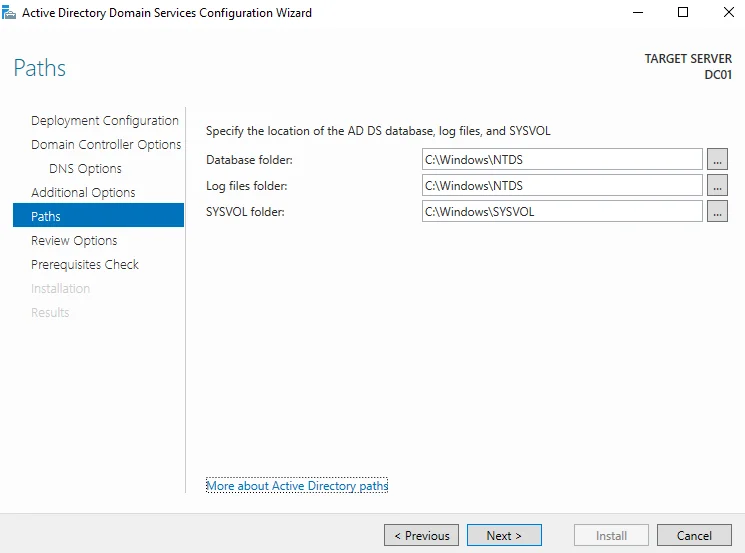

18. На странице с выбором расположений файлов базы данных, транзакционных логов и папки SYSVOL вы можете выбрать иные директории, но, как правило, здесь оставляются значения по умолчанию. Нажмите кнопку “Next”.

19. На странице со сводкой по выбранным параметрам установки нажмите кнопку “Next”.

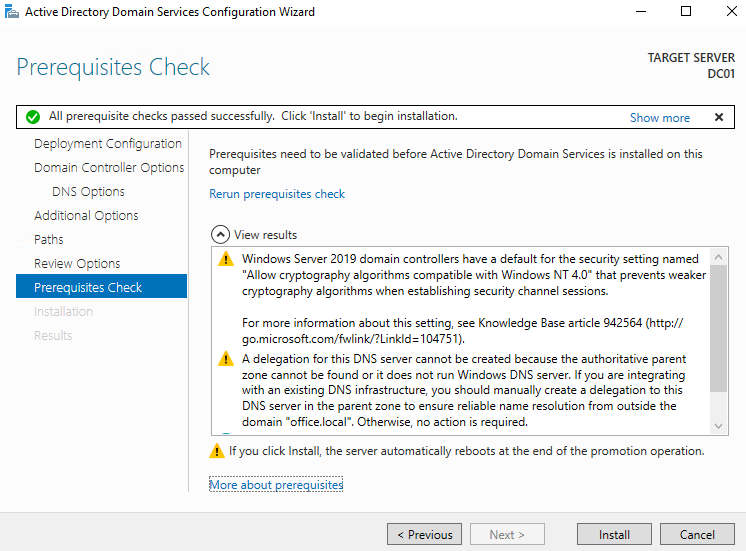

20. Мастер установки выполнит проверку предварительных требований. Если все проверки завершатся успешно, то будет активна кнопка “Install”. Нажмите её.

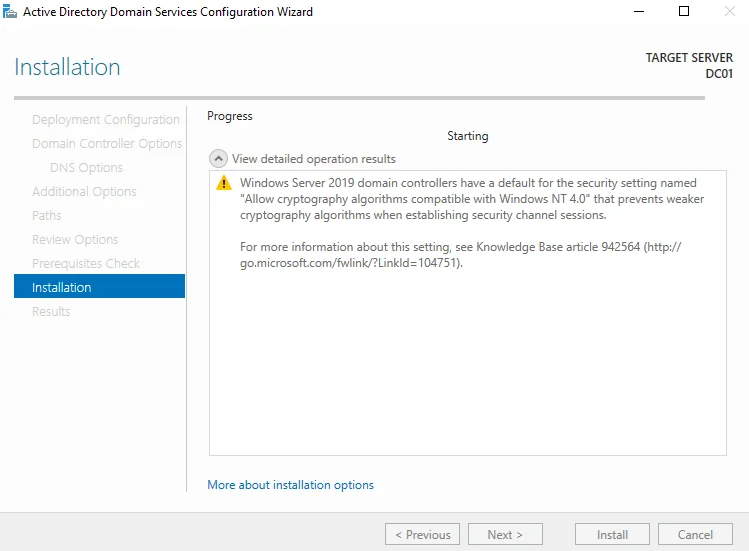

21. Запуститься процесс повышения роли сервера до контроллера домена. В процессе повышения сервер несколько раз перезагрузится. Дождитесь окончания процесса.

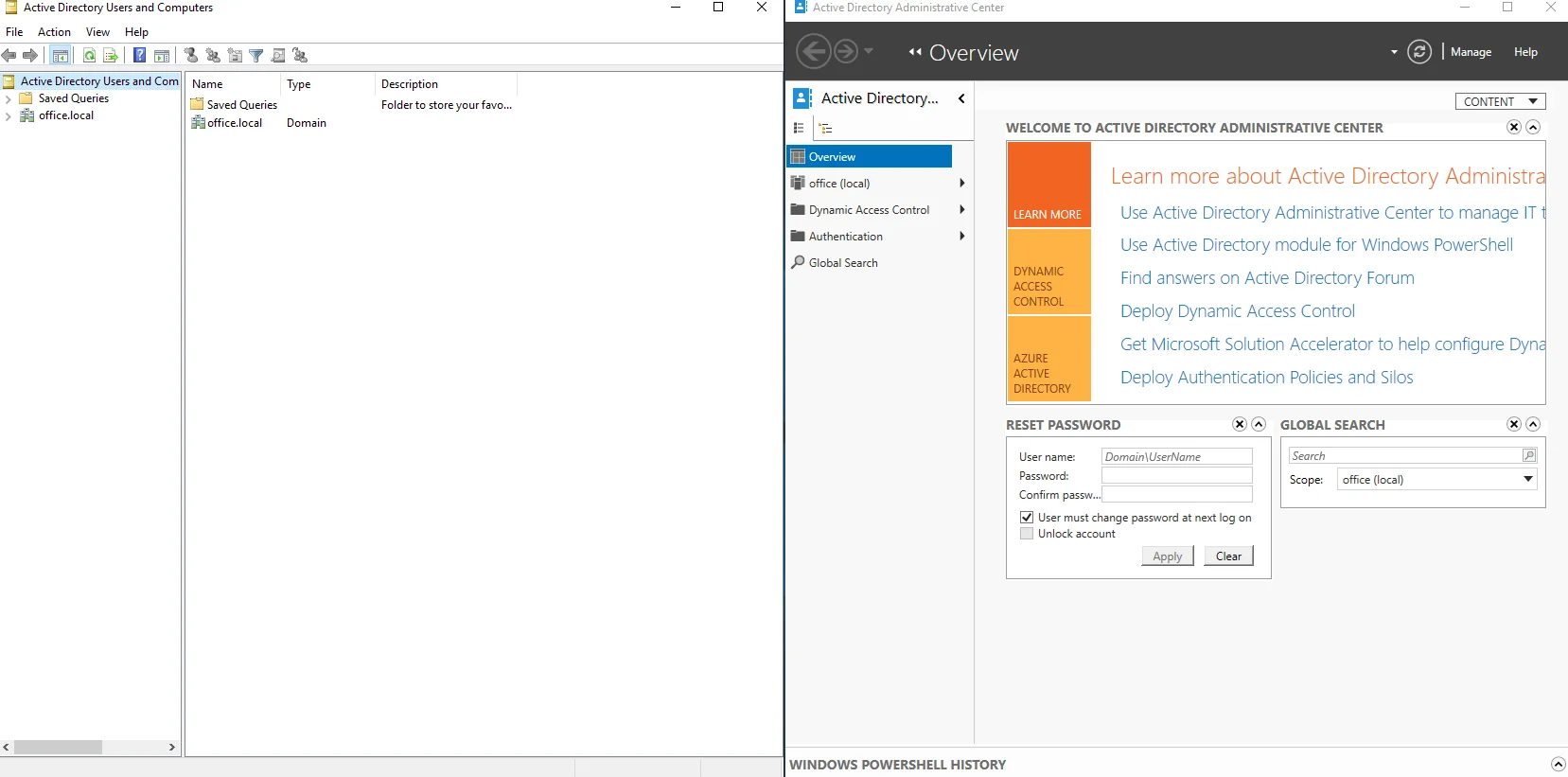

22. После завершения процесса повышения сервера до контроллера домена вы можете открыть оснастку “Active Directory Users and Computers” и убедиться, что оснастка запускается и отображает информацию об объектах вашего домена успешно.

Установка первого контроллера через Powershell

Вот за что я люблю процесс установки через PowerShell – так это за его лаконичность 🙂 Позволяет буквально за пару команд, например, быстро развернуть контроллер домена в тестовой среде. И в статье описывать процесс долго не приходится 🙂

Если вы используете вариант операционной системы Server Core, то это один из единственных способов повышения сервера до контроллера домена.

Итак, для повышения сервера до контроллера домена через PowerShell необходимо выполнить следующее:

1. Запустить консоль PowerShell от имени администратора.

2. Запустить следующий командлет для добавления роли контроллера домена (для сервера с GUI):

Add-WindowsFeature AD-Domain-Services -IncludeManagementToolsДля сервера в варианте Server Core запустите следующий командлет:

Add-WindowsFeature AD-Domain-ServicesРазница лишь в том, что для сервера с GUI параметр -IncludeManagementTools установит соответствующие оснастки для управления. Например, Active Directory Users and Computers.

3. Дождитесь окончания процесса установки:

4. Теперь необходимо повысить роль сервера до контроллера домена и создать новый лес (и первый домен в лесу). Для этого выполните следующий командлет PowerShell:

Install-ADDSForest -DomainName itproblog.ru -InstallDNSФункциональный уровень леса и домена автоматически будет установлен в значение “Windows Server 2016” (т.к. операционная система нашего сервер Windows Server 2019). Если вам необходимо указать другое значение, то можете использовать соответствующие параметры – DomainMode и ForestMode. Например:

Install-ADDSForest -DomainName itproblog.ru -InstallDNS -DomainMode Win2012R2 -ForestMode Win2012R25. Укажите пароль для DSRM (своеобразный безопасный режим Active Directory):

6. Далее нужно утвердительно ответить на запрос и том точно ли мы хотим повысить уровень сервера до контроллера домена. Нажмите клавишу Y, а затем Enter.

7. Запуститься процесс повышения сервера до контроллера домена. Сервер будет несколько раз перезагружен. Дождитесь окончания процесса установки.

8. После завершения процесса повышения сервера до контроллера домена вы можете открыть оснастку “Active Directory Users and Computers” и убедиться, что оснастка запускается и отображает информацию об объектах вашего домена успешно.

Установка дополнительного контроллера домена (при необходимости)

Добавление второго контроллера домена не обязательная процедура, но крайне желательная. Второй контроллер домена обеспечивает вам отказоустойчивость. Если что-то случится с один из контроллеров домена, то оставшийся в живых контроллер сможет обрабатывать запросы к Active Directory.

Добавление дополнительного контроллера домена через графический интерфейс

Для добавления еще одного контроллера домена через графический интерфейс необходимо выполнить следующие действия:

1. Запустить Server Manager.

2. В меню сверху выбрать пункты “Manage” – “Add Roles and Features”:

3. Запустится мастер установки ролей и компонентов. На первой странице мастера нажмите кнопку “Next”.

4. На странице выбора сценария установки нужно выбрать пункт “Role-based or feature-based installation” и нажать кнопку “Next”.

5. В появившемся списке серверов выберите необходимый сервер (если он не один) и нажмите кнопку “Next”.

6. В появившемся списке ролей необходимо выбрать “Active Directory Domain Services”.

7. В появившемся диалоговом окне с запросом на установку дополнительных ролей и компонентов нажмите кнопку “Add Features”.

8. В окне мастера установки на шаге выбора ролей нажмите кнопку “Next”.

9. На шаге выбора компонентов нажмите кнопку “Next”.

10. На шаге с описание возможности интеграции с Azure AD нажмите кнопку “Next”.

11. На последнем шаге мастер установки предствит сводку по параметрам установки. Нажмите кнопку “Install”, чтобы начать процесс добавление необходимых для Active Directory компонентов.

12. Дождитесь окончания процесса установки компонентов. По окончанию процесса установки можете закрыть мастер добавления ролей и компонентов.

13. Следующим шагом необходимо повысить роль сервера до контроллера домена. В секции с последними событиями выберите пункт “Promote this server to a domain controller”:

14. У нас уже создан домен Active Directory. Теперь нам нужно добавить дополнительный контроллер домена. Выбираем пункт “Add a domain controller to an existing domain” и в поле “Domain” указываем имя домена, в который будет добавлен дополнительный контроллер.

15. Также необходимо указать учетные данные администратора домена, от имени которого будет выполнена процедура добавления дополнительного контроллера. Для указания учетных данных нажмите кнопку “Change…”.

16. Появится диалоговое окно с указанием учетных данных. Укажите учетные данные администратора домена. Нажмите “ОК”, а затем “Next”.

17. Укажите, что вы планируете установить DNS сервер на дополнительном контроллере и глобальный каталог. Укажите пароль DSRM. Нажимаем “Next”.

18. На странице настройки опций DNS нажмите кнопку “Next”.

19. Отличительный шаг процедуры добавления еще одного контроллера – необходимость указать, откуда делать копию директории в процессе установки роли контроллера Active Directory. Вы можете либо оставить опцию “Any domain controller”, либо выбрать какой-то определенный контроллер (например, как в нашем случае). Выбор контроллера источника для репликации играет важную роль в том случае, если у вас географически распрtделенная инфраструктура, т.е. чтобы при добавлении контроллера в Москве он не побежал за данными на Сахалин. Нажимаем “Next”.

20. На странице с выбором расположений файлов базы данных, транзакционных логов и папки SYSVOL вы можете выбрать иные директории, но, как правило, здесь оставляются значения по умолчанию. Нажмите кнопку “Next”.

21. На странице со сводкой по выбранным параметрам установки нажмите кнопку “Next”.

22. Мастер установки выполнит проверку предварительных требований. Если все проверки завершатся успешно, то будет активна кнопка “Install”. Нажмите её.

23. Запуститься процесс повышения роли сервера до контроллера домена. В процессе повышения сервер несколько раз перезагрузится. Дождитесь окончания процесса.

24. После завершения процесса добавления еще одного контроллера домена вы можете открыть оснастку “Active Directory Users and Computers” и убедиться, что новый контроллер присутствует в списке контроллеров домена в соответствующей OU:

Так же список контроллером домена можно посмотреть через следующий PowerShell комендлет:

(Get-ADForest).Domains | %{ Get-ADDomainController -Filter * -Server $_ | ft HostName,Enabled,Forest}

Добавление дополнительного контроллера домена через PowerShell

Если вы используете вариант операционной системы Server Core, то PowerShell один из единственных способов добавления текущего сервера в качестве контроллера домена в уже существующий домен.

Итак, для повышения сервера до контроллера домена через PowerShell необходимо выполнить следущее:

1. Запустить консоль PowerShell от имени администратора.

2. Запустить следующий командлет для добавления роли контроллера домена (для сервера с GUI):

Add-WindowsFeature AD-Domain-Services -IncludeManagementToolsДля сервера в варианте Server Core запустите следующий командлет:

Add-WindowsFeature AD-Domain-ServicesРазница лишь в том, что для сервера с GUI параметр -IncludeManagementTools установит соответствующие оснастки для управления. Например, Active Directory Users and Computers.

3. Дождитесь окончания процесса установки:

4. Теперь необходимо повысить роль сервера до контроллера домена и создать новый лес (и первый домен в лесу). Для этого выполните следующий командлет PowerShell:

Install-ADDSDomainController -InstallDns -Credential (Get-Credential "ITPROBLOG\Administrator") -DomainName "itproblog.ru" -ReplicationSourceDC sr-dc01.itproblog.ruПараметр InstallDns указывает, что на сервере будет установлена роль сервера DNS. Параметр ReplicationSourceDC указывает с какого из контроллеров домена будет производиться репликация актуальной базы данных Active Directory в процессе установки.

5. Укажите пароль для учетной записи администратора домена.

6. Дважды укажите пароль для DSRM:

7. Далее нужно утвердительно ответить на запрос и том точно ли мы хотим повысить уровень сервера до контроллера домена. Нажмите клавишу Y, а затем Enter.

8. Запуститься процесс повышения сервера до контроллера домена. Сервер будет несколько раз перезагружен. Дождитесь окончания процесса установки.

9. После завершения процесса добавления еще одного контроллера домена вы можете открыть оснастку “Active Directory Users and Computers” и убедиться, что новый контроллер присутствует в списке контроллеров домена в соответствующей OU:

Так же список контроллером домена можно посмотреть через следующий PowerShell комендлет:

(Get-ADForest).Domains | %{ Get-ADDomainController -Filter * -Server $_ | ft HostName,Enabled,Forest}

Первоначальная настройка

После создания леса и домена, а также после добавления одного или нескольких контроллером домена я обычно, как минимум делаю две вещи:

1. Конфигурирую зону (или зоны) обратного просмотра в DNS.

2. Конфигурирую привязки подсетей в настройках топологии сайтов Active Directory.

Настройка DNS зоны обратного просмотра

Зона обратного просмотра необходима для того, чтобы можно было найти имя компьютера по его IP-адресу.

Для настойки зоны обратного просмотра необходимо:

1. Запустить оснастку управления DNS.

2. В контекстном меню узла “Reverse Lookup Zone” выбрать пункт “New zone”.

3. На странице приветствия мастера настройки зоны обратного просмотра нажмите “Next”.

4. На странице выбора типа зоны выберите основной тип зоны (Primary zone) и укажите, что необходимо хранить зону в Active Directory (Store the zone in Active Directory). Нажмите “Next”.

5. Теперь укажем область репликации зоны. Мы будем реплицировать зону на все контроллеры домена в пределах нашего домена. Нажмите “Next”.

6. Мы будем создавать зону обратного просмотра только для протокола IPv4. Нажмите “Next“.

7. Один из ключевых шагов – правильно указать ID вашей подсети. Например, в моем случае базовый адрес сети следующий – 10.10.10.0/24. На соответствующей странице мастера мы указываем адрес сети в прямой последовательности, как показано ниже. Мастер автоматически преобразуем этот адрес в адрес зоны обратного просмотра. Нажмите “Next:.

8. На странице настройки динамического обновления нажмите “Next”.

9. На последней странице мастера нажмите “Finish”.

Привязка подсетей в настройках сайтов Active Directory

Для того, чтобы компьютер или сервер мог определить к какому сайту Active Directory он принадлежит необходимо выполнить настройки подсетей в соответствующей оснастке.

Настройка подсетей – важный шаг, если у вас географически распределенная инфраструктура. При неверном сопоставлении IP-подсетей и сайтов (или отсутствии сопоставления) компьютеры и серверы могут бегать, например, за данными через весь континент, вместо того, что отправить запрос серверу в соседнем кабинете.

С тем, что такой сайты Active Directory можно ознакомиться в документации Microsoft.

Настроим привязку нашей подсети 10.10.10.0/24 к нашему единственному сайту Active Directory:

1. Запустим оснастку “Active Directory Sites and Services”.

2. В контекстном меню узла “Subnets” выберите пункт “New Subnet…”.

3. В появившемся диалоговом окне в поле “Prefix” укажите базовый адрес сети (в нашем случае 10.10.10.0/24) и выберите в какому сайту Active Directory необходимо привязать подсеть (в нашем случае всего один сайт). Нажмите “ОК”.

4. В свойствах конкретного сайта вы можете посмотреть список IP-подсетей, которые к нему привязаны:

Заключение

В этой статье была рассмотрена установка и первоначальная настройка контроллера Active Directory. Мы рассмотрели вариант установки на сервере с графическим интерфейсом, а также вариант установки через комендлеты PowerShell.

Так же мы рассмотрели процедуру добавление контроллера домена в уже существующий домен. Причем на примере сервера с графическим интерфейсов и через командлеты PowerShell.

Мы немного поговорили о терминологии Active Directory.

Последним шагом мы выполнили минимальные первоначальные настройки Active Directory: настроили сопоставление сайтов Active Directory и IP-подсетей, а также настроили зону обратного просмотра.

Надеюсь, статья окажется вам полезна.

In this tutorial, you will find installation of Active Directory in Windows Server 2019. This will be accomplished by installing the appropriate role and upgrading the server to a master domain controller (DC). We will also add the DNS role to take advantage of the zone capabilities integrated into Active Directory.

Basically, it is a two-step process, installing the ADDS role and upgrading it to a DC.

Adding the Active Directory Domain Services Role

But at first, you should set a static IP address on your server, and find the appropriate name for your Windows Server to match your company’s naming policy. After completing this step, proceed to set up ADDS.

Run Server Manager, click Manage -> Add Roles and Features.

Right after that the wizard window appears. Under «Before You Begin» click «Next«.

Now we need to select an installation type, it can be based on server roles or virtual infrastructure (based on Hyper-V), chose the first setting and continue in a new window.

In the «Server selection», we need to choose our server, usually it is allocated by default and continue to the next section.

Here we came to Server Roles, select Active Directory Domain Services and accept addition of related features. Click the Add Features -> Next.

The next window is named «Features» but here we need nothing to add so just go to the next section.

The ADDS section displays summary info about your AD, here we just click Next.

And at last, we proceed to installation, click Install and wait a little bit until installation completes.

Upgrading Server to a DC

After finishing the installation, unless you close the window, there will be a link in finish summary to promote the server to a DC. This is highlighted as blue text.

However, it is possible to promote the server through notifications in server manager.

Click on «Promote server to domain controller«. And you will be brought to AD deployment wizard that will help you to create a forest in AD.

In «Deployment Configuration«, you should choose the «Add a new forest«, and then you need to think about your domain name (Note that it must not be like a domain name on your organization’s website, it must differ, otherwise you will have serious DNS problems) and type it in the proper field. In my case it is office.local, and click Next afterwards.

Now we have reached the»Domain Controller Options«. Here you need to specify the domain functional level. Note that it can differ from you current OS version, for 2019 Windows server, 2016 is only available. For the first AD server chose the latest version of the functional level. And if it is not the first one then you need to sync the level among other controllers.

In our example we will also choose DNS server option because we dont have standalone DNS, chose it whether you need it or not in your infrastructure.

You should also specify the password for restore mode (DSRM), save it in your corporate password manager and click «Next» to continue.

Probably you will notice a DNS warning message, but it should not bother you at this time. Ignore it and move further.

So, we arrived to the NetBIOS name, I recommend you to leave it as it is but you can change it as you like, don’t forget to specify it in capital letters. Move Next.

Under «Paths» choose where the location of NTDS, SYSVOL and LOG folders. You can choose a different drive depending on your preferences and settings but default is also acceptable.

Under «Review Options» you will see a summary of your selections. Check it carefully for mistakes, move next if it is ok.

The «Prerequisites Check» section checks for your server prerequisites. Here, if it finds an error the installation process will be aborted and you will need to correct it. Otherwise, if only warning messages are displayed (which is usual), but the check was successful as shown, click Install to continue.

And here you need to wait a little bit for installation process to complete. Immediately after that, the server automatically restarts.

After server finishes its reboot process, your first domain controller will be ready to use and you can leverage all the features such as ADUC and ADAC.

1101

CT Amsterdam

The Netherlands, Herikerbergweg 292

+31 20 262-58-98

700

300

ITGLOBAL.COM NL

1101

CT Amsterdam

The Netherlands, Herikerbergweg 292

+31 20 262-58-98

700

300

ITGLOBAL.COM NL

The store will not work correctly in the case when cookies are disabled.

In this post, I will provide you with a detailed guide on how to configure Active Directory in Windows Server 2019. Active Directory is a Microsoft directory service used to manage users, groups, and resources in an enterprise network. With the following steps, you will be able to successfully deploy and configure Active Directory in your Windows Server 2019 environment.

Step 1: Installing Windows Server 2019

The first step is to install Windows Server 2019 on the designated server. Follow the installation instructions provided by Microsoft to complete this process successfully.

Step 2: Promote the server to domain controller

Once Windows Server 2019 is installed, the next step is to promote the server to domain controller. This will enable Active Directory functionality. Below are the steps to follow:

-

Open the «Server Manager» from the «Start» menu and select «Manage» in the upper right corner.

-

In the «Manage» window, select «Add Roles and Features».

-

Follow the instructions in the installation wizard and choose «Active Directory Domain Services» as the role to install.

-

Configure the domain details, such as the domain name and the Directory Service Restore Mode (DSRM) password.

-

Complete the installation and restart the server when prompted.

Step 3: Active Directory Configuration

Once the server has been successfully promoted to domain controller, you can start configuring Active Directory. Follow these essential steps:

-

Open the «Active Directory Administration Tool» from the «Start» menu.

-

In the «Active Directory Manager», right click on the domain and select «Create a new domain».

-

Choose «Create a domain in a new forest» and provide a name for the forest.

-

Set the forest and domain level functionality options according to your needs.

-

Review the settings and click «Next» to continue.

-

Configure the DNS domain controller and make sure it is configured correctly.

-

Review the configuration summary and click «Next» to start the configuration process.

Step 4: Active Directory Administration

Once you’ve completed setting up Active Directory in Windows Server 2019, you can manage users, groups, and resources on your network. Here are some common tasks you can perform:

-

Creating and managing users and groups. Use the «Active Directory Administration Tool» to create user accounts and groups, assign permissions, and configure security policies.

-

Group Policy Management. Use the «Group Policy Management Tool» to configure group policies that control the behavior of users and computers on the network.

-

Shared resource management. Use the «Active Directory User and Computer Management» to create and manage shared resources, such as create and manage shared resources, such as folders and network drives, within Active Directory in Windows Server 2019.

Active Directory setup Windows Server 2019

Configuring Active Directory in Windows Server 2019 is essential for centrally managing users, groups, and resources in an enterprise network. Through the steps outlined above, you will be able to successfully deploy and configure Active Directory in your Windows Server 2019 environment. Make the most of this powerful management tool and improve the efficiency and security of your network. Remember that Active Directory offers numerous additional features, such as group policies and shared resource management, which you can explore and use to meet the specific needs of your organization.

This Windows Server 2019 Active Directory installation beginners guide will provide step-by-step illustrated instructions to create a NEW AD forest, DNS and DHCP services. In addition, I will reference the security recommendations from Microsoft and StigViewer for new Domain Controllers that can be used for server security hardening. Sure you can use a Hydration Kit or other tools to automatically create a domain, DNS, DHCP, and SCCM ConfigMgr server. However, learning from the ground up helps to re-enforce Microsoft concepts and is a great way to learn and troubleshoot using a separate environment. Building a development AD environment is also good to test Windows 10 group policy settings, newer Windows 10 releases, SCCM OSD, Azure cloud services and more.

This blog post can also be used for Server 2016 since the Forest and Domain Functional levels are the same.

For a test or development lab environment, it’s recommended to apply the latest Windows Server updates and configure the recommended security settings. Don’t relax your security standards by using a weak domain admin password or not apply the recommended Microsoft security baselines for Domain Controllers. I hope you enjoy this blog post!

IMPORTANT NOTE: For production use, always consult your organization’s security team for compliance and ensure that security best practices are followed. This blog post is intended for test lab development enviornments.

Table of Contents

Prerequisite Experience (Level 200)

- An understanding of general networking concepts such as DNS (Domain Name Space) IP address, IP networks, and troubleshooting network related environments

- Experience working with Virtual Machines using Hyper-V, Virtual Box or VMware Workstation

- Experience with basic security best practices

- Experience working with Windows server and Windows 10 / 7 client operating systems.

High-Level Goals

- Install and Configure New AD Forest, AD Domain and Domain Controller

- Install and Configure Reverse DNS Lookup Zone

- Enable/Set DNS Scavenging to 3-7 days (DNS record cleanup)

- Install and Configure DHCP Server including AD authorization, DHCP Scope, and DHCP Lease creation

- Windows Server baseline security recommendations

- Test Windows 10 domain join manually for new Forest/Domain

Requirements

- PC or device with at least dual-core Intel i5 or i7 CPU (Or AMD) and Virtualization Support

- Windows 10 Pro x64 or Enterprise x64 (Windows 10 HOME edition does not support Hyper-V or other virtualization technology)

- You can buy and download Windows 10 Pro OEM for $149 from Newegg.com here.

- At least 8GB FREE memory (16GB or 32GB is best) on the host operating system

- Enable 2 Virtual Processors within Hyper-V manager or other software for the VM client

- Enable Intel® Virtualization Technology in BIOS/Firmware (Virtualization software will not work otherwise) Use Intel tool here to check.

- Windows Server 2019 Volume License ISO media or 180-day evaluation media (you can download Windows Server eval ISO media from here).

- Enable Hyper-V manager in Windows 10 or install other product such as Oracle Virtual Box or Vmware Workstation

Install Hyper-V Manager Feature – Win10 x64

Verify you have Intel Virtualization Technology enabled for the system you are using within the BIOS / Firmware settings. Each manufacturer has a different BIOS configuration settings so the below is an example. Consult your manufacturer or motherboard documentation as applicable.

Ensure the Windows 10 operating systems shows a hypervisor is detected, enabled in the BIOS/firmware and enable Hyper-V in Programs and Features.

On the host system, install Hyper-V by right-clicking on the Windows 10 start menu, select “Apps and Features” > “Programs and Features”. Enable Hyper-V and Hyper-V Platform options as shown here. Reboot after enabling the feature.

Install Hyper-V Guest Virtual machine and Configure Settings

Download the Windows Server 2019 ISO media file requirement as this will be used within the Hyper-V settings on the virtual guest machine.

Launch Hyper-V Manager, create a NEW guest virtual machine and configure the following settings.

- Enable Generation 2 guest VM during VM creation

- Enable 2 Virtual Processors

- Allocate 4GB RAM

- Disable TPM and Secure boot

- Add DVD Drive (Required to mount Windows Server 2019 ISO media)

- Enable Guest Services (For Enhanced Session Use)

Install Windows Server 2019 Operating System

From Hyper-V Manager on Windows 10, make sure the DVD is set as the first boot device and that the ISO image file is configured in the settings.

Connect to the new virtual machine and quickly be prepared to click a key on your keyboard to boot to the Windows Server 2019 ISO. Click “Start” to begin.

Select the language, skip or enter an applicable product key, select “Windows Server 2019 Standard (Desktop Experience)”, format the disk partition and the OS install will begin.

Enter the initial administrator password and the installation of Windows Server will be complete. Move on to the next steps to rename the computer, install updates, activate Windows, set the timezone and set a static IP address on the internal VM network card.

Configure Windows Server 2019 (Post OS Install)

Perform the following tasks on the newly installed Windows Server 2019 OS and reboot the server.

- Rename the Server

- Set the Time Zone to your applicable Time Zone

- Set a static IP Address on the TCP/IP V4 the INTERNAL Virtual Machine network card OS settings

- Install Windows Server 2019 Updates

IMPORTANT NOTE: Be sure to set a STATIC IP address on the VM’s internal LAN NIC before you run the Active Directory Services install and configuration wizard. Active Directory, DHCP and DNS require a static IP address. The Active Directory and DHCP installation wizards will display errors if you don’t set a static IP address on the virtual machine internal network card for IPv4.

Set a static IP address for the TCP/IPv4 virtual machine INTERNAL NIC as shown here in the example below. Use your own private IP address subnet range. use a 10.x.x.x or 172.16.x.x or 192.168.x.x IP range. For more details about Private Networks review the article here.

CRITICAL NOTE: Be sure to set the IP address for the preferred DNS server to 127.0.0.1 as shown below since we will be using the local server for DNS and Active Directory use.

Install the latest Windows Server 2019 updates from the Start Menu > Settings > Update & Security settings applet and reboot as applicable.

Install Active Directory Services, DHCP and DNS Roles

Perform the following steps to install Active Directory Services for a new forest, DNS and DHCP server on the virtual machine.

Prerequisites

- DISABLE the External NIC on the virtual machine if you configured a 2nd NIC for internet access as part of the Windows Server updates and license activation.

Launch “Server Manager” from the start menu and select “Add Roles and Features“.

Click Next at the “Before You Begin” screen, and “Next” at the “Select installation type” screen. Be sure the installation type is set to the default “Role-based or feature-based installation“.

At the “Select destination server” click Next to select your local server.

At the “Server Roles” screen be sure to select “Active Directory Domain Services“, “DHCP“, and “DNS“. Select “Add Features” for each one and click Next.

Click Next at the “Select Features” screen.

Click Next through the “Active Directory Domain Services“, “DHCP Server” and “DNS Server” screens. Click “Install” to confirm and begin the roles install.

Once the role features installation begins, do not close the Window. We will select the “Promote this server to a domain controller” step in a few minutes.

Promote Server to a Domain Controller

While still on the “Add Roles” wizard, select “Promote this server to a domain controller” option.

Select the “Add a new forest” radio button, specify a non-routable DNS domain name using the example below such as 1234.local or xxx.local. Review this article here for more details about .local DNS domains.

At the “Domain Controllers Options” screen leave the Forest and Domain Functional levels to the default “Windows Server 2016“. In addition, leave the Domain Name System (DNS) server and Global Catalog (GC) options checked, and enter an administrator for the Directory Services Restore Mode (DSRM) password. Click Next.

Click Next at the DNS Options screen and DO NOT check the box to create a DNS delegation.

Click Next at the Additional Options, Paths, Review Options, and Prerequisites Check screens. Click “Install” to continue.

Once the roles installation is complete, the server will automatically reboot and you will see the NEW domain login screen.

Install and Configure Reverse DNS Lookup Zone

Now that the Active Directory Services Domain controller is installed, DHCP services are installed let’s create the Reverse DNS lookup zone for the IPv4 IP subnet we plan to use for this network and domain. A reverse DNS lookup zone helps with name resolution for IP address to an A record hostname. Some applications and services will attempt DNS lookups based on the IP address first.

Launch the DNS Manager tool from “Windows Administrative Tools” > expand your server > right click on “Reverse Lookup Zones” and select “New Zone“. Click Next at the welcome screen.

At the “Zone Type” screen leave the default option selected and click Next.

Click Next at the AD Replicate Scope screen and select the “To all DNS servers running on domain controllers in this domain…“.

Select “IPv4 Reverse Lookup Zone” and click Next.

Reverse Lookup Zone name Network ID should be your environments subnet network. In my case it’s 10.240.10.

At the Dynamic Update screen click Next, click Finish to complete the wizard. The new Reverse DNS Lookup zone will be listed and clients will register their IP addresses automatically in this zone.

Enable and Set DNS Scavenging

Perform the following steps within DNS Manager to enable DNS.

Launch DNS Manager, right-click on your DNS server, select “Set Aging/Scavenging for All Zones“. Check the box “Scavenge stale resource records” and click Ok to save the changes.

Configure DHCP Server Options and Authorize Server

The final step that needs to be performed is authorizing the DHCP server and creating / enabling the DHCP client scope.

Launch DHCP Manager from the start menu > Windows Administrative Tools. Exp[and your DHCP server, right-click on the server name and select “Authorize“. Right-click on the server again and select “Refresh”. You should see all green check boxes now.

Finally, we can create the DHCP client scope. Right-click on “IPv4” option, select New Scope, click Next at the welcome screen, provide a name for the DHCP scope and click Next.

Enter the DHCP IP address range using the applicable IP subnet details you have decided to use. Click Next at the Exclusion and Delay screen, select the default 8 days for lease duration and click Next.

Click Yes I want to configure these options now on the DHCP options screen.

Click Next through the remaining DHCP scope screens to activate the DHCP client scope.

Congratulations! The AD domain controller is finished, a DNS reverse DNS zone exist and you have a DHCP client scope.

To test, create a client VM for Windows 10 and ensure the network card is using the “INTERNAL” LAN connection and manually add the PC to the new AD domain.

If you want to create a NEW OU and test automatic domain join, reference my blog post here.

This Windows Server 2019 – Active Directory Installation beginners guide covered all the requirements for creating a new forest, domain controller, DHCP server with scope and more. below are references to the StigViewer and Microsoft security baselines for AD domains and domain controllers.

References

Microsoft Security Compliance Toolkit 1.0 – Baseline security group policy reports and templates for Windows Server and Windows 10. Linked here.

Windows Server 2016 (or Server 2019) (STIG) Security Technical Implementation Guide – This Security Technical Implementation Guide is published as a tool to improve the security of Department of Defense (DoD) information systems. Linked here.

/ / Filed Under: Active Directory, Infrastructure, Security, Windows Server 2016, Windows Server 2019 /