Эта большая инструкция посвящена особенностям установки, настройки и эксплуатации фермы терминальных серверов на базе роли Remote Desktop Services (RDS) в Windows Server. Статья поможет вам развернуть службы удаленных столов на Windows Server 2022, 2019 и 2016 в домене Active Directory.

Содержание:

- Компоненты Remote Desktop Services в Windows Server 2022/2016/2016/2012R2

- Создаем новую конфигурацию Remote Desktop Services в Windows Server

- Создаем коллекции Remote Desktop Services в Windows Server

- Публикация RemoteApp в Remote Desktop Services

- Настройка фермы Remote Desktop services с помощью PowerShell

Компоненты Remote Desktop Services в Windows Server 2022/2016/2016/2012R2

В состав роли RDS в Windows Server входя следующие компоненты:

- Remote Desktop Session Host (RDSH) – узлы сеансов RDS. Основные рабочие лошадки фермы RDS, на которых работают приложения пользователей;

- Remote Desktop Connection Broker (RDCB) – посредник RDS подключений. Используется для управления фермой RDS, распределения нагрузки, обеспечивает переподключение пользователей к своим сеансам, хранит коллекции RDS и опубликованные приложения RemoteApps;

- Remote Desktop Gateway (RDGW) – обеспечивает безопасный доступ к сервисам RDS из Интернета;

- RD Web Access (RDWA) – веб интерфейс для доступа к рабочим столам, программам RemoteApp;

- Remote Desktop Licensing (RD Licensing) — служба лицензирования, управляет RDS лицензиями (CAL) пользователей.

В нашем небольшом стенде будут всего три сервера со следующим распределением ролей

-

msk-rds1.winitpro.ru

— RDSH -

msk-rds2.winitpro.ru

– RDSH -

msk-rdsman.winitpro.ru

– RDSH, RDWA, RDCB, RD License

Предварительные требования, которые нужно выполнить перед созданием RDS фермы:

- Установите одинаковую версию Windows Server на все сервера, настроить их, и добавить в один домен AD;

- Откройте консоль ADUC (

dsa.msc

) и переместите все хосты с ролью RDSH в одну OU в AD. Так будет удобнее применять единые настройки через GPO; - Создайте в домене группу для RDSH серверов (например,

msk-rdsh

) и добавьте в нее все хосты; - Если вы хотите использовать диски User Profile Disk (UPD) для хранения профилей пользователей RDS (или перемещаемые профили), нужно создать на файловом сервере сетевой каталог, в котором они будут хранится (желательно расположить этот каталог на отказоустойчивом файловом кластере Windows Server). Предоставьте права Full Control на этот сетевой каталог для группы

msk-rdsh

.

Создаем новую конфигурацию Remote Desktop Services в Windows Server

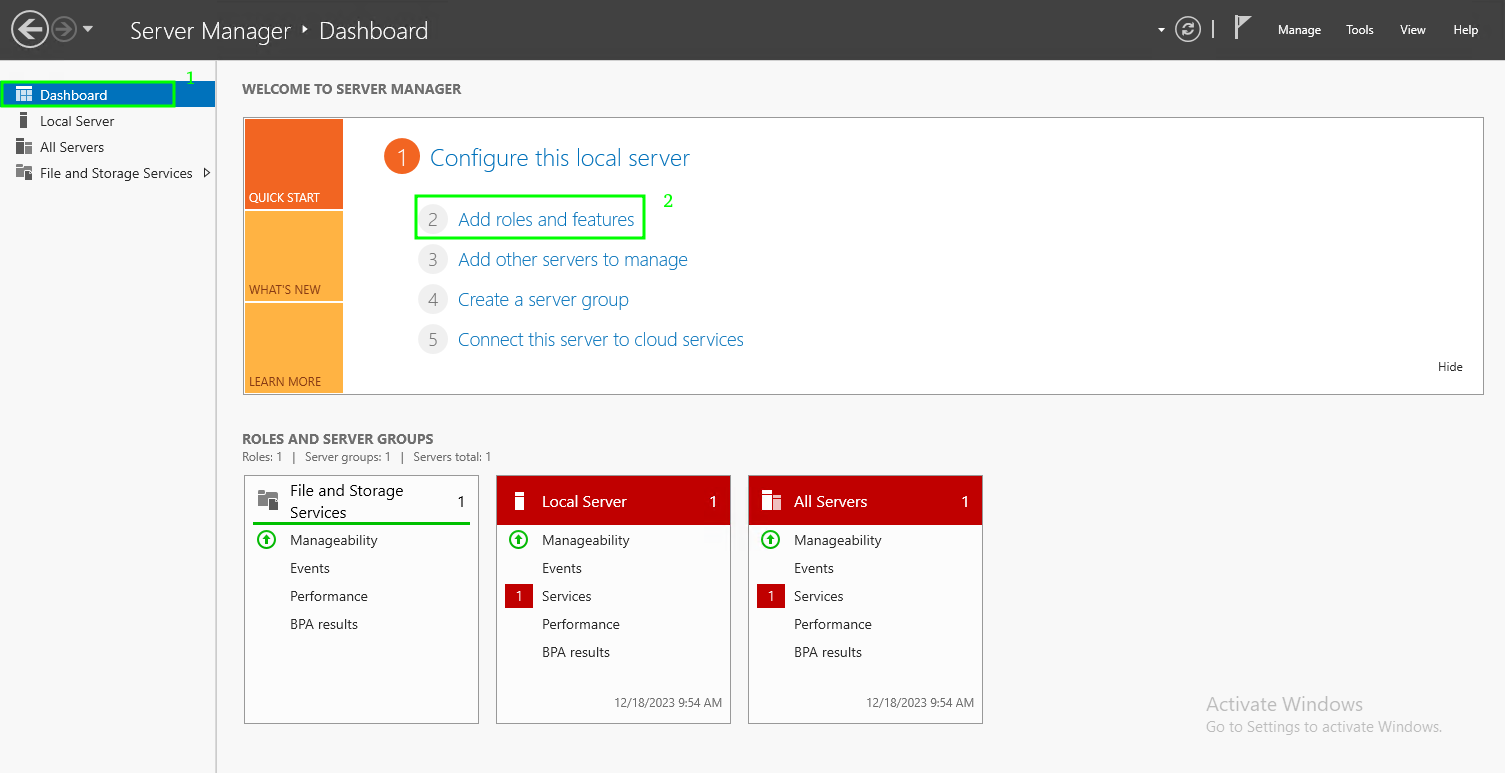

Рассмотрим, как создать и настроить RDS конфигурацию с помощью графического интерфейса Server Manager.

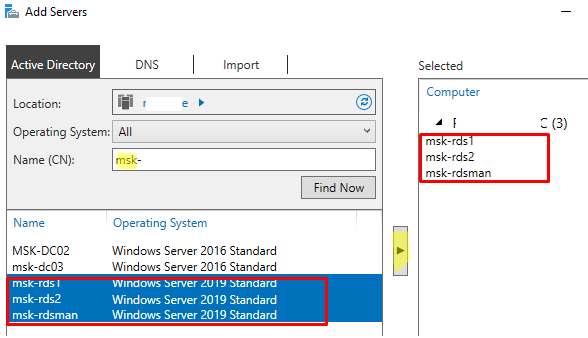

Откройте Server Manager и добавьте все планируемые RDS сервера в консоль. Щелкните All Server -> Add servers.

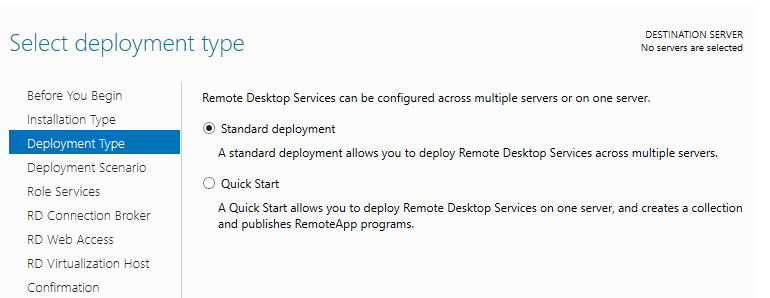

Теперь в меню Server Manager выберите Add Roles and Features -> Remote Desktop Services installation -> Standard deployment –> Session-based deployment.

Режим Quick Start используется для развертывания всех компонентов RDS на одном сервере. В RDS ферме минимум может быть один сервер, который совмещает все роли RDS (RD Session Host, RD Web Access и RD Connection broker). Но такая конфигурация не обеспечивает отказоустойчивость и балансировку нагрузки в службах удаленных рабочей столов Windows Server.

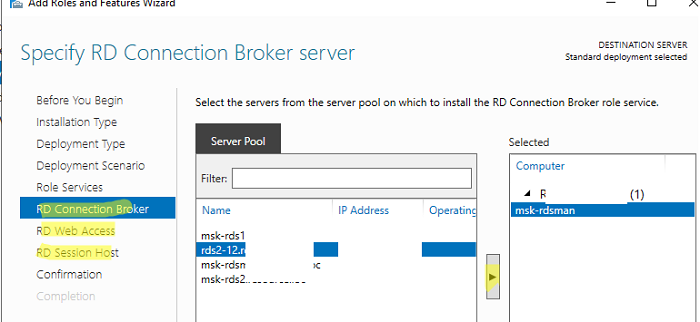

Далее нужно указать, как вы хотите распределить роли RDS по вашим серверам. В мастере построения фермы RDS нужно выбрать сервера для соответствующих ролей. В моем случае я хочу построить такую конфигурацию:

- RD Connection Broker –

msk-rdsman - RD Web Access —

msk-rdsman - RD Session hosts —

msk-rdsman, msk-rds1, msk-rds2

Вы можете распределить RDS роли по серверам в любой другой конфигурации.

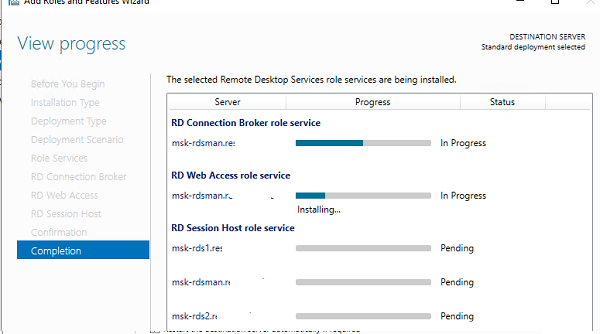

Поставьте галку Restart destination server automatically if required и нажмите кнопку Deploy. Дождитесь установки ролей RDS на всех серверах.

Итак, ваша ферма RDS создана.

Следующий этап установка и настройка сервера лицензирования RDS. Вы можете установить роль RD Licensing на один из серверов в вашей ферме или использовать существующий в домене сервер лицензирования RDS. Подробная инструкция по установке, настройке и активации роли RD Licensing доступа по ссылке.

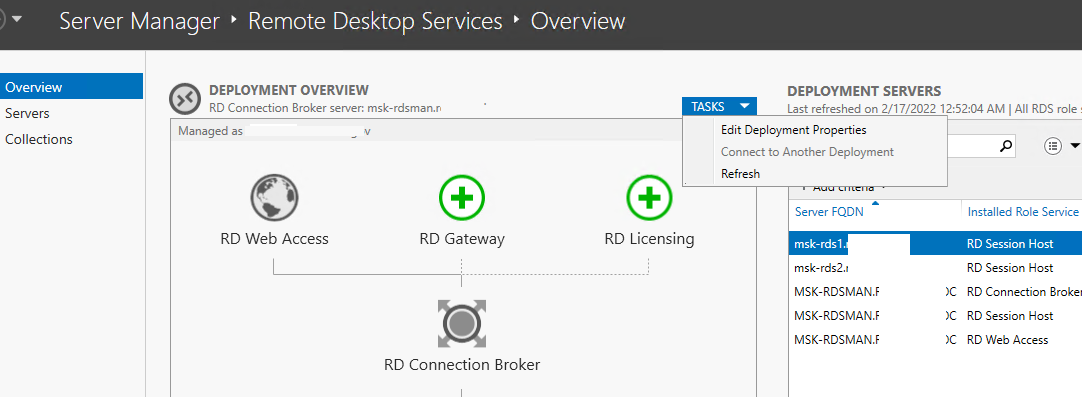

Для управления вашим развертыванием RDS нужно перейти в раздел Server Manager -> Remote Desktop Services. На вкладке Overview показана текущая конфигурация RDS фермы.

Чтобы изменить настройки RDS фермы выберите Tasks -> Edit Deployment Properties в разделе Deployment Overview.

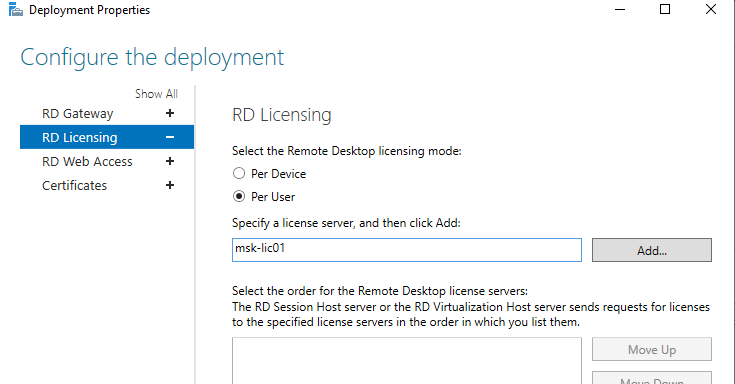

Здесь можно изменить:

- Параметры RD Gateway;

- Адрес сервер сервера лицензирования и тип пользовательских лицензий RDS CAL (per user/per device);

- Посмотреть URL адреса RD Web Access;

- Добавить SSL сертификаты для служб RDS (в инструкции мы пропустим этот пункт).

Для построения отказоустойчивой фермы Remote Desktop Services нужно обеспечить высокую доступность роли RD Connection Broker. Это достигается за счет запуска нескольких экземпляров RDCB (Active/Active) на разных серверах с общей базой данных SQL, в которой хранится конфигурация брокера подключений. Для обеспечения высокой доступности SQL базы RDCB ее можно размесить в группе высокой доступности SQL Server Always On. Ранее мы публиковали подробный гайд по настройке RDS Connection Broker с высокой доступностью.

Создаем коллекции Remote Desktop Services в Windows Server

Следующий этап настройки – создание коллекций сеансов RDS. Коллекции Remote Desktop позволяют разделить хосты в ферме RDSH на отдельные группы или создать разный набор настроек и доступных приложений Remote App для разных групп пользователей.

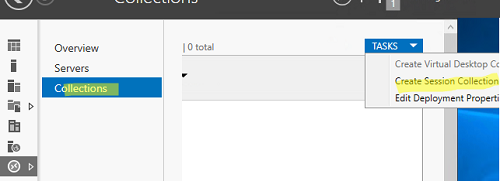

Перейдите в раздел Collections, выберите Edit -> Create Session Collection.

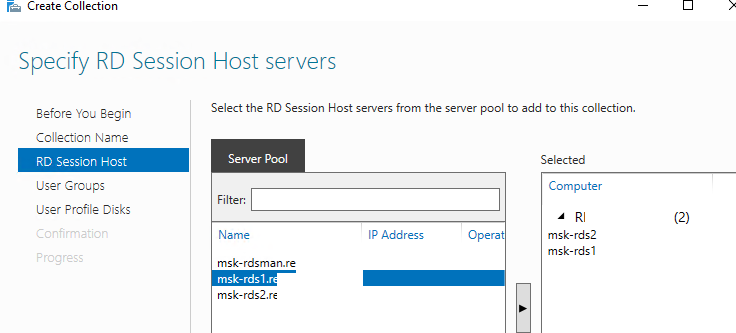

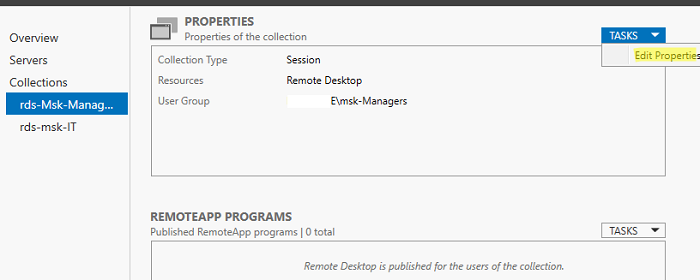

Здесь нужно задать:

- Имя коллекции RDS:

rds-Msk-Managers - Выберите какие хосты RDSH будут обслуживать пользователей коллекции (один RDSH хост может находиться в одной коллекций; не рекомендуется объединять в одну коллекцию сервера с разными версиями Windows Server);

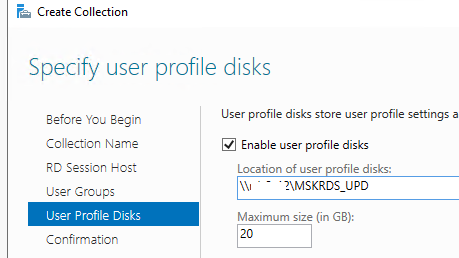

- На вкладке User Groups указываются группы пользователей, которым разрешено подключаться к коллекции. Уберите из групп Domain users и добавьте вашу группу (msk-Managers);

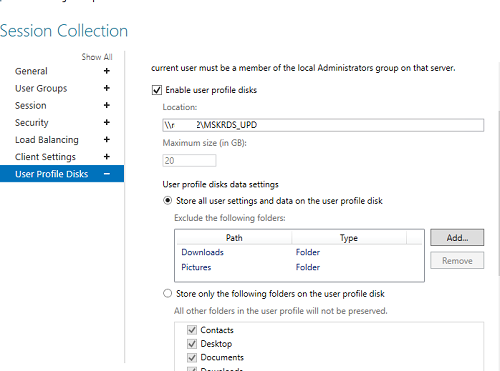

- На вкладке User Profile Disk нужно указать, хотите ли вы использовать формат UPD для хранения профилей пользователей (Enable user profile disks). В поле Location of user profile disks укажите UNC путь к сетевому каталогу(например,

\\msk-fs01\mskrds_upd

), в котором будут хранится профили пользователей в форматер UPD виртуальных дисков (в этом случае при входе на любой сервер коллекции RDS, пользователь будет всегда загружать свой профиль) и максимальный размер диска (20 Гб по умолчанию); - Нажмите Create чтобы создать новую RDS коллекцию;

- Убедитесь, что в указанном каталоге создался UPD файл с шаблоном профиля пользователя UVHD-template.vhdx.

Чтобы задать параметры коллекции RDS, выберите ее и нажмите Tasks -> Edit Properties.

Здесь можно изменить базовые параметры коллекции (имя, описание, группы доступа) и ряд других важных настроек.

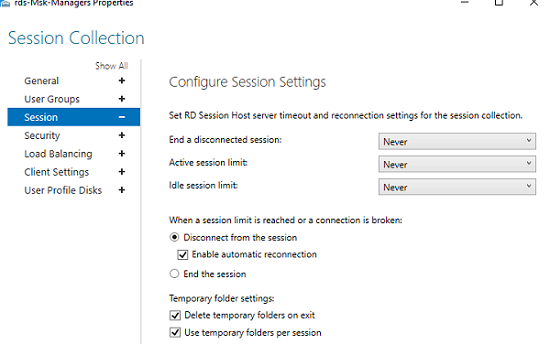

В разделе Session можно задать параметры переподключения/ автоматического отключения простаивающих RDP сессий (подробнее рассматривалось в статье Настройка таймаутов для RDP сессий).

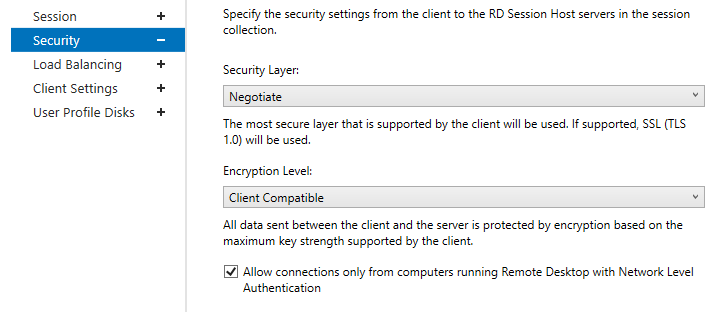

На вкладке Security можно выбрать настройки безопасности (Negotiate, RDP Security level или SSL/TLS) и шифрования (Low, High, Client compatible или FIPS compliant) для сессий RDP. Здесь также можно включить/отключить Network Level Authentication для RDP.

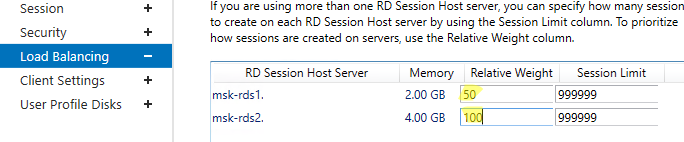

В секции Load Balancing можно изменить веса (

Relative Weight

) RDSH хостов в вашей ферме. Если характеристики серверов (RAM, CPU) в коллекции сильно отличаются, нужно задать меньший вес для менее производительных серверов. В этом случае RDCB будет распределять сессии пользователей по серверам в зависимости от их веса.

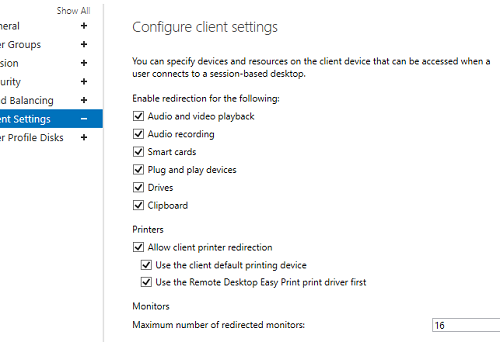

На вкладке Client Settings можно указать, какие устройства пользователям разрешено пробрасывать в RDP сессию. Например, вы можете разрешить/запретить пробрасывать с локального компьютера пользователя в RDS сеанс принтера, сетевые диски, аудио устройства, буфер обмена.

В разделе User Profile Disks можно более тонко настроить параметры UPD профилей пользователей. Можно исключить из синхронизации определенные папки или файлы. Это позволит уменьшить размер профиля UPD в сетевом каталоге и увеличить скорость загрузки профиля (не забывайте, что он загружается по сети из сетевой папки при входе пользователя).

Настройка и эксплуатация UPD обычно гораздо проще, чем использование перемещаемых профилей или folder redirection. Один UPD профиль не может использоваться в разных коллекциях RDS.

Для уменьшения размера UPD диска пользователя можно использовать стандартный PowerShell командлет

Resize-VHD

, используемый для изменения размеров виртуальных VHDX дисков Hyper-V.

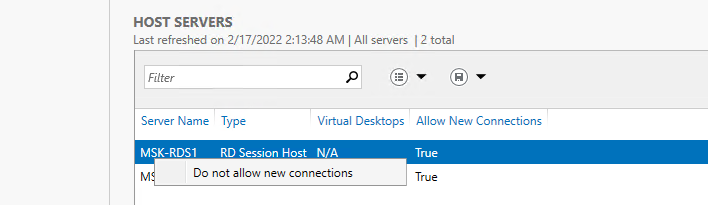

В секции HOST SERVERS коллекции RDS можно перевести любой сервер фермы в режим обслуживания RDSH (Drain Mode). Для этого щелкните по нему и выберите Do not allow new connection. В результате Connection Broker не будет отправлять новые подключения пользователей на этот сервер. В таком режиме вы можете спокойно установить обновления Windows или обновлять на сервере приложения, не затрагивая пользователей.

Здесь же можно добавить/удалить RDS Host из коллекции.

Если RDSH хост вышел из строя и не доступен, его можно корректно удалить из фермы Remote Desktop Services по этой инструкции.

Публикация RemoteApp в Remote Desktop Services

RemoteApps – это опубликованные для пользователей приложения на RDS серверах. Благодаря RemoteApp можно использовать приложения, установленные на терминальном RDSH сервере так, как будто оно запущено непосредственно на компьютере пользователя. Пользователь не видит всего рабочего стола Windows Server RDS и работает только с теми программами, которые опубликовал для него администратор. На компьютере пользователя будет отображаться только окно запущенной на RDS программы.

Если вы не создаете RemoteApp, пользователи будут работать непосредственно на собственных рабочих столах на Windows Server. Поэтому не забудьте скопировать все необходимые пользователю ярлыки приложений в папку C:\Users\Public\Desktop. Файлы из этой папки будут отображаться на рабочем столе всех пользователей. Если вы устанавливаете на RDSH пакет MS Office 365, обратите внимание что Office нужно разворачивать в режиме SharedComputerLicensing.

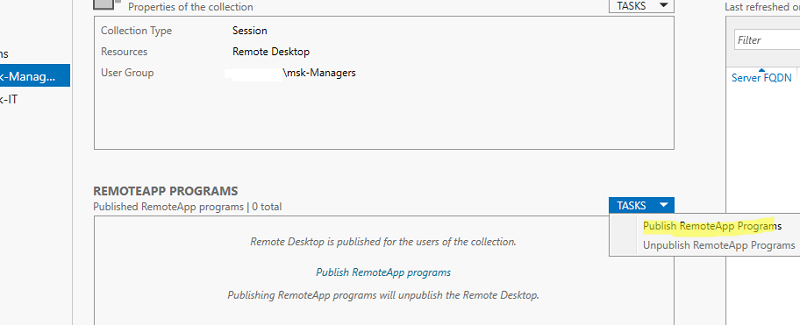

RemoteApp приложения создаются в настройках коллекций RDS. Выберите пункт Tasks -> Publish RemoteApp Programs в секции REMOTEAPP PROGRAMS.

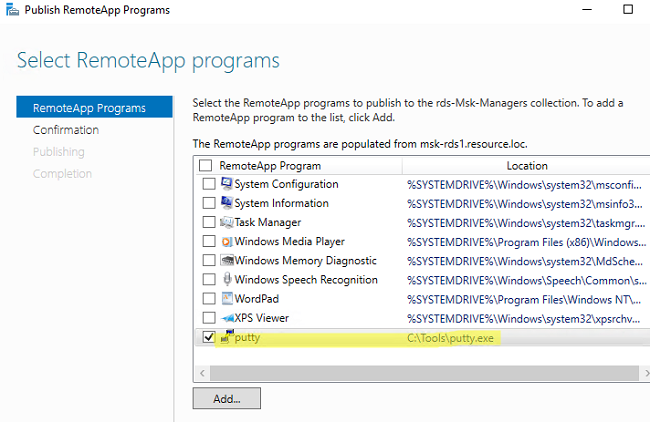

Windows отобразит все приложения, установленные на текущем сервере. Можете выбрать одно из них. Если вашего приложения нет в списке, но оно установлено на других хостах RDS, нажмите кнопку Add и укажите полный путь к исполняемому файлу приложения (exe, bat, cmd и т.д.).

Опубликуйте приложение RemoteApp.

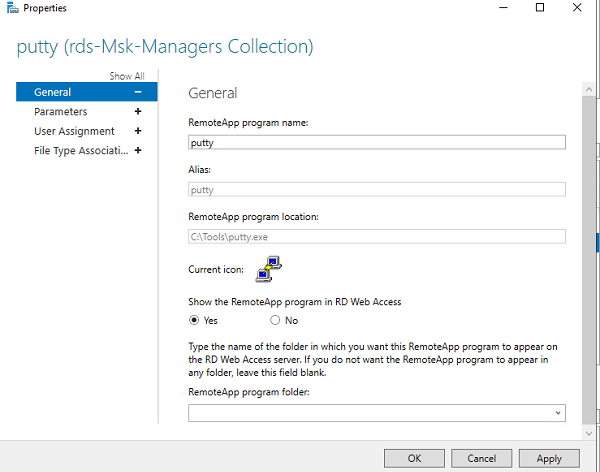

Затем в настройках RemoteApp можно указать дополнительные параметры приложения.

- Нужно ли показывать опубликованное RemoteApp приложение в веб интерфейсе RD Web Access;

- Задать параметры запуска (аргументы) приложения (Command-line Parameters -> Always use the following command-line parameters);

- На вкладке User Assignment можно дополнительно ограничить каким группам пользователей разрешено запускать приложение.

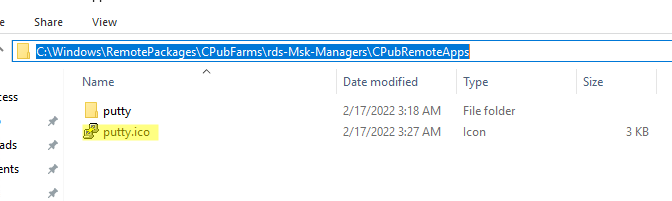

Если вы хотите изменить иконку опубликованного RemoteApp, нужно открыть следующую папку на сервере с ролью RDS Connection Broker:

C:\Windows\RemotePackages\CPubFarms\rds-Msk-Managers\CPubRemoteApps

Замените иконку приложения другим ico файлом.

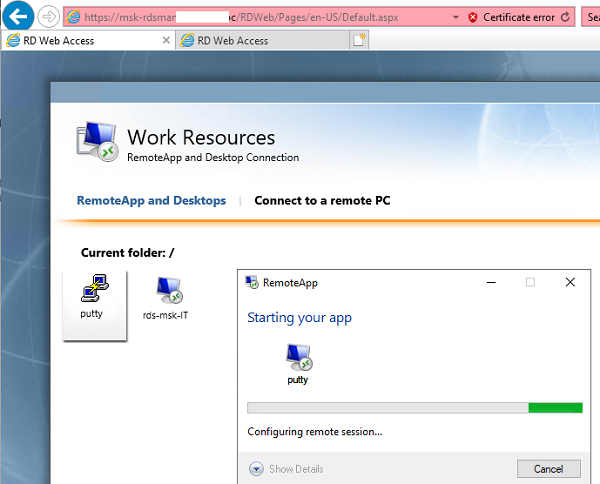

Теперь пользователь может запустить RemoteApp приложение из RD Web Access (

https://msk-rdsman.wintpro.ru/RDWeb

) или с помощью специального RDP файла.

Для запуска опубликованного приложения RemoteApp, нужно добавить в RDP файл такие строки:

remoteapplicationmode:i:1 remoteapplicationname:s:putty remoteapplicationprogram:s:"C:\Tools\putty.exe" disableremoteappcapscheck:i:1 alternate shell:s:rdpinit.exe

Несколько полезных мелочей для удобной эксплуатации фермы RDS:

- Для роли RDWeb можно настроить поддержку HTML5, это позволит пользователям подключаться к RDS серверам из любого браузера и ОС даже без клиента RDP;

- На веб сервере RD Web Access можно опубликовать ссылку на смену истекшего пароля пользователя (по умолчанию при включенном NLA вы не сможете аутентифицироваться на RDSH с истекшим паролем пользователя Active Directory);

- Инструкция для пользователей по смене пароля в RDP сессии;

- Администратор может использовать теневые подключения RD Session Shadow для подключения/просмотра рабочего стола сеанса пользователя на сервере RDS;

- Чтобы быстро найти, на каких RDS серверах есть сессии определенного пользователя, можно использовать PowerShell:

Import-Module RemoteDesktop

Get-RDUserSession -ConnectionBroker msk-rdsman.winitpro.ru | where {$_.UserName -eq "a.ivanov"} | Select HostServer - Вы можете использовать PowerShell скрипты для просмотра и анализа логов RDP подключений пользователей к серверам RDS;

- Для дополнительной защиты можно настроить двухфакторную аутентификацию (2FA) пользователей на RDS серверах Windows с помощью сторонних средств.

Настройка фермы Remote Desktop services с помощью PowerShell

Если вы четко представляете себе концепцию RDS фермы, вы можете быстро разворачивать RDS конфигурацию с помощью PowerShell.

Следующие PowerShell команды для создания RDS фермы лучше запускать с другого на другом сервера, т.к. управляемые RDS хосты придется перезагружать.

Задайте имена серверов в вашей ферме RDS. В этом примере я установлю роли RDCB и RDS Licensing на отдельный сервер (в дальнейшем рекомендуется настроить отказоустойчивую конфигурацию RDCB).

$RDSH1 = "msk-rds1.winitpro.ru"

$RDSH2 = "msk-rds2.winitpro.ru"

$RDSCB = "msk-rdcb.winitpro.ru"

$RDSGW = "msk-rdsgw.winitpro.ru"

Import-Module RemoteDesktop

Установите RDS роли на сервера:

Add-WindowsFeature –ComputerName $RDSH1, $RDSH2 -Name RDS-RD-Server –IncludeManagementTools

Add-WindowsFeature –ComputerName $RDSCB -Name RDS-Connection-Broker -IncludeManagementTools

Add-WindowsFeature –ComputerName $RDSGW -Name RDS-Web-Access, RDS-Gateway –IncludeManagementTools

Перезагрузите все хосты:

Restart-Computer -ComputerName $RDSH1,$RDSH2,$RDSCB,$RDSGW

Создайте новый инстанс RDSessionDeployment:

New-RDSessionDeployment -ConnectionBroker $RDSCB -SessionHost $RDSH1,$RDSH2 –Verbose

Добавить в ферму сервера RDWA и RDGW:

Add-RDServer -Server $RDSGW -Role RDS-WEB-ACCESS -ConnectionBroker $RDSCB

Add-RDServer -Server $RDSGW -Role RDS-GATEWAY -ConnectionBroker $RDSCB -GatewayExternalFqdn "rds.winitpro.ru"

Текущее распределение RDS ролей по серверам фермы можно вывести так:

Get-RDServer -ConnectionBroker $RDSGW

Установка роли лицензирования RDS:

Add-WindowsFeature –ComputerName $RDSCB -Name RDS-Licensing, RDS-Licensing-UI

Задайте режим лицензирования PerUser:

Invoke-Command -ComputerName $RDSCB -ScriptBlock {Set-RDLicenseConfiguration -Mode PerUser -LicenseServer $RDSCB -ConnectionBroker $RDSCB}

Add-RDServer -Server $RDSCB -Role RDS-LICENSING -ConnectionBroker $RDSCB

Добавить сервер лицензирования в доменную группу с помощью Add-ADGroupMember:

Add-ADGroupMember "Terminal Server License Servers" -Members "msk-rdcb$"

Если у вас есть сертификат для RDS можно его добавить в конфигурацию фермы (можно использовать бесплатный SSL сертификат Let’s Encrypt для вашего RDS хоста):

Path = "C:\ps\RDSCert.pfx"

$Password = ConvertTo-SecureString -String "CertPAssddr0w11-" -AsPlainText -Force

Set-RDCertificate -Role RDGateway -ImportPath $Path -Password $Password -ConnectionBroker $RDSCB -Force

Set-RDCertificate -Role RDWebAccess -ImportPath $Path -Password $Password -ConnectionBroker $RDSCB -Force

Set-RDCertificate -Role RDPublishing -ImportPath $Path -Password $Password -ConnectionBroker $RDSCB -Force

Set-RDCertificate -Role RDRedirector -ImportPath $Path -Password $Password -ConnectionBroker $RDSCB -Force

Информацию об установленных SSL сертификатах можно получить так:

Get-RDCertificate

Теперь можно создать коллекции RDS:

$CollectionName = "DEVdept"

New-RDSessionCollection –CollectionName $CollectionName –SessionHost $RDSH1,$RDSH2 –ConnectionBroker $RDSCB –CollectionDescription “Develovers”

Разрешить доступ к RDS серверам для групп:

$UserGroup =@("WINITPRO\msk-developers","WINITPRO\msk_devops")

Set-RDSessionCollectionConfiguration -CollectionName $CollectionName -UserGroup $UserGroup

Опубликовать приложение RemoteAPP:

New-RDRemoteapp -Alias GoogleChrome -DisplayName GoogleChrome -FilePath "C:\Program Files (x86)\Google\Chrome\Application\chrome.exe" -ShowInWebAccess 1 -CollectionName $CollectionName -ConnectionBroker $RDSCB

В статье мы рассмотрели, как установить и настроить ферму Remote Desktop Services на базе Windows Server 2019/2022 с помощью графического интерфейса Server Manager и с помощью PowerShell. За рамками статьи осталось более подробное описание ролей RD Web Access и RD Gateway. Мы рассмотрим настройку этих ролей отдельно в следующих статьях.

28 марта 2025 г. 12:48

914

Содержание:

- Что такое сервер терминалов

- Что потребуется для установки

- Установка служб удаленных рабочих столов на Windows Server 2025

- Проверка установки

- Что дальше

- Заключение

С выходом Windows Server 2025 у системных администраторов снова появился вопрос: как правильно установить сервер терминалов (Remote Desktop Services) на новую версию ОС. Терминальные службы позволяют централизованно предоставлять пользователям доступ к рабочим столам и приложениям, запущенным на сервере. Это особенно актуально для организаций, где важны удаленная работа, безопасность и централизованное администрирование.

В этой статье разберем как происходит установка терминального сервера 2025. Конфигурация и настройка — это тема отдельной инструкции, к которой вы можете перейти после завершения установки.

Что такое сервер терминалов

Сервер терминалов, или Remote Desktop Session Host (RDSH), — это роль в Windows Server, позволяющая нескольким пользователям подключаться к одному серверу и работать в отдельных сеансах. При этом все вычисления происходят на стороне сервера, а пользователь взаимодействует с виртуальной копией рабочего стола через протокол RDP (Remote Desktop Protocol).

Что потребуется для установки

Перед началом установки убедитесь, что:

- Установлена версия Windows Server 2025 Standard или Datacenter.

- У вас есть администраторские права на сервере.

- Сервер подключен к интернету (для загрузки компонентов и проверки лицензий).

- Планируется использовать доменную инфраструктуру (рекомендуется, но не обязательно для установки).

Все действия ниже выполняются через стандартные средства Windows — никаких сторонних утилит или PowerShell-скриптов на этом этапе не требуется. После выполнения этих требований можно переходить к установке ролей.

Установка служб удаленных рабочих столов на Windows Server 2025

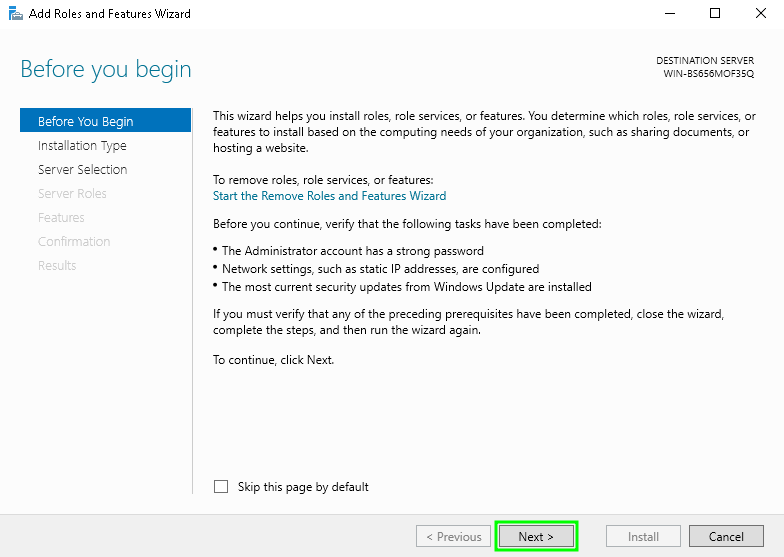

Процесс установки компонентов терминального сервера полностью реализован через стандартный мастер ролей. Он интуитивно понятен и не требует дополнительных утилит. Ниже приведена пошаговая инструкция. Процесс занимает 5–10 минут.

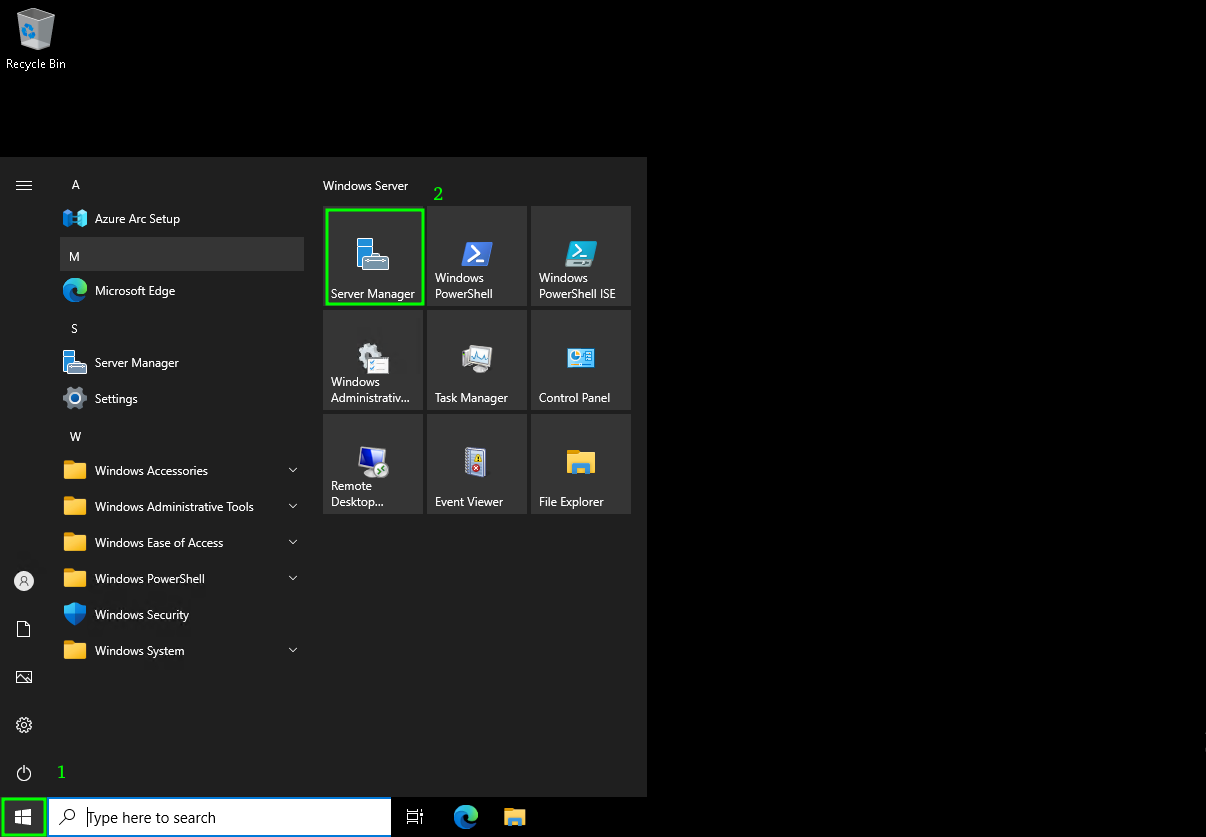

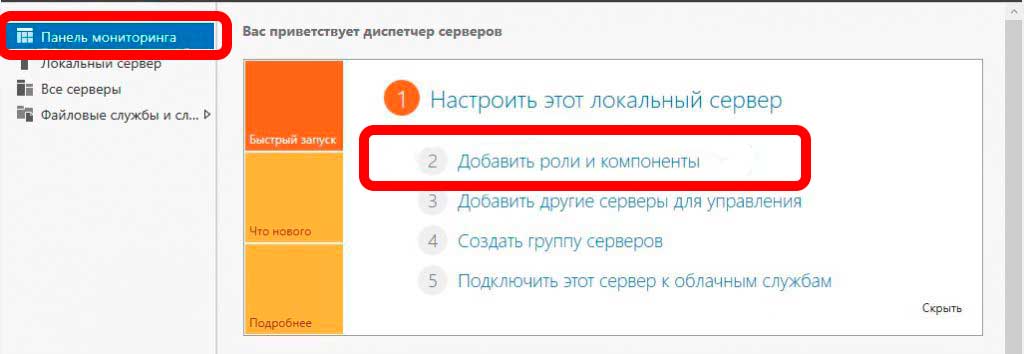

1. Запустите мастер установки ролей

Для начала необходимо открыть нужный инструмент и выбрать соответствующий раздел. Сделайте следующее:

- Откройте Server Manager (Диспетчер серверов).

- Перейдите в раздел «Manage» → «Add Roles and Features».

- В появившемся мастере нажмите «Next», пока не дойдёте до выбора ролей.

После этих действий вы перейдёте к выбору необходимых компонентов RDS.

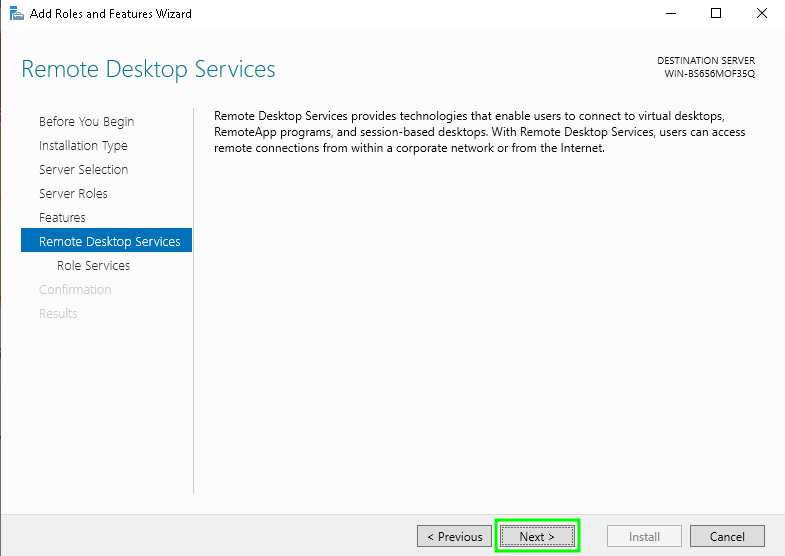

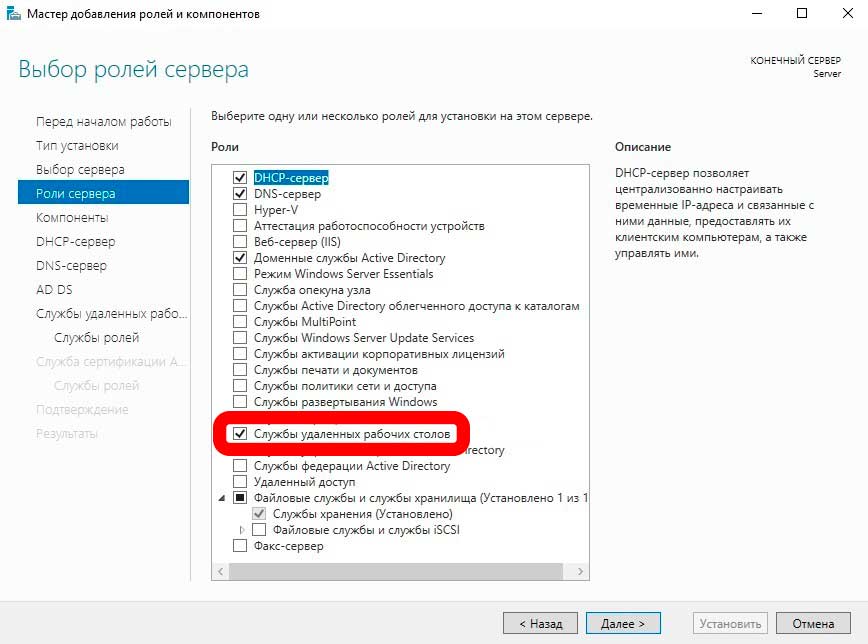

2. Выберите роль Remote Desktop Services

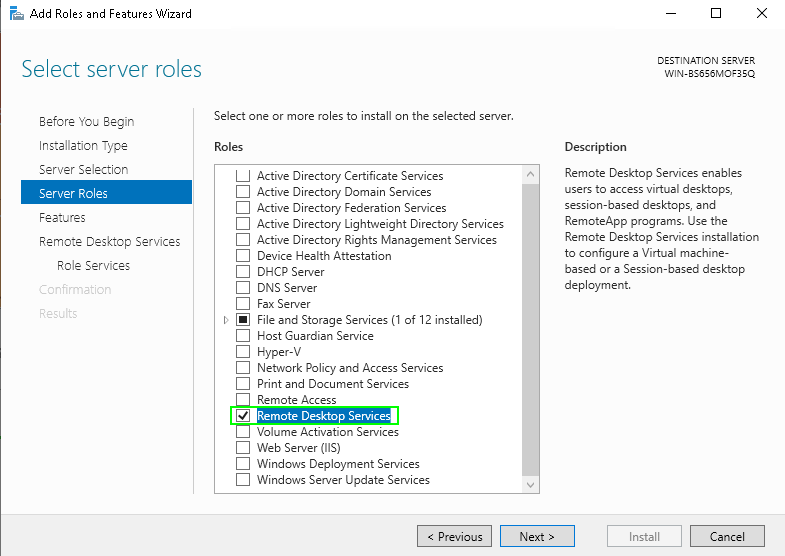

На этапе выбора ролей включите нужные службы, связанные с терминальным доступом:

- В списке ролей установите флажок напротив «Remote Desktop Services».

- Подтвердите установку зависимостей, если появится соответствующее окно.

После этого нажмите «Next» и продолжайте установку до экрана с выбором компонентов RDS.

3. Установите необходимые компоненты

На этапе выбора служб выберите как минимум:

- Remote Desktop Session Host (хост сеансов удалённых рабочих столов).

- (Опционально) Remote Desktop Licensing — если вы уже имеете лицензии или планируете их использовать.

Выбор других компонентов (Gateway, Web Access и др.) на этом этапе не требуется, если вы не настраиваете расширенную инфраструктуру.

После выбора нажмите «Next».

4. Подтвердите и начните установку

Прежде чем начать установку, проверьте, все ли компоненты выбраны верно. Затем выполните следующие шаги:

- Проверьте выбранные компоненты.

- Нажмите «Install».

- Дождитесь завершения установки. Сервер может потребовать перезагрузку после установки RDSH.

После перезапуска компоненты будут установлены, и сервер будет готов к следующему этапу — настройке сеансов, лицензий и политик.

Проверка установки

После установки можно убедиться, что компоненты добавлены:

- Откройте Server Manager.

- Перейдите в раздел «Remote Desktop Services» в левой панели.

- Убедитесь, что роли Session Host и, при наличии, Licensing присутствуют и отображаются как работающие.

Если всё отображается корректно — установка завершена успешно.

Что дальше

На этом этапе сервер терминалов установлен, но пока ещё не настроен. Пользователи не смогут подключаться до тех пор, пока не будут выполнены дополнительные шаги:

- Назначение пользователей.

- Настройка лицензирования.

- Настройка групповых политик и разрешений.

- Конфигурация сеансов и ограничений.

О настройке терминального сервера Windows Server 2025 мы подробно расскажем в следующей статье.

Заключение

Установка RDS на Windows Server 2025 — это первый шаг к созданию надежной инфраструктуры удаленного доступа. Сам процесс достаточно прост и выполняется через стандартный мастер ролей без необходимости использовать сторонние инструменты или PowerShell. После установки сервер терминалов полностью готов к следующему этапу — конфигурации политик, лицензий и пользовательских прав. Это позволит вам обеспечить стабильную и безопасную работу пользователей в удаленной среде.

Установка и активация сервера лицензирования RDS на Windows Server 2022

В это статье мы рассмотрим процесс установки, настройки и активации роли сервера лицензирования удаленных рабочих столов (Remote Desktop Licensing) на базе Windows Server 2022 , а также процедуру установки и активации клиентских терминальных (RDS CAL).

Установка роли Remote Desktop Licensing в Windows Server 2022

1. Чтобы приступить к установке, зайдите подключитесь к серверу по RDP с правами администратора. Зайдите в «Диспетчер серверов» (Server Manager). Если не запущен, то зайдите в меню «Пуск» — «Диспетчер серверов» (Server Manager)

2. Теперь выберите слева «Панель мониторинга» (Dashboard), затем пункт «Добавить роли и компоненты» (Add roles and features).

3. Запустится Мастер добавления ролей и компонентов, ознакомьтесь с первой страницей и нажмите «Далее» (Next)

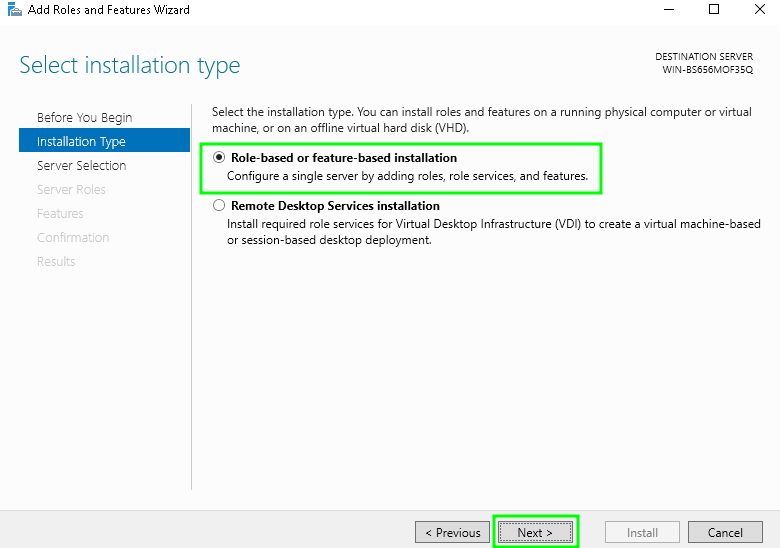

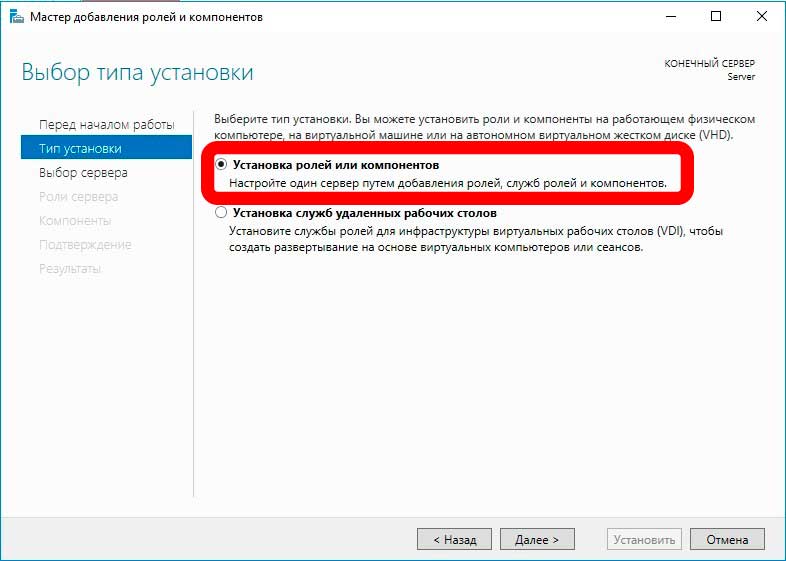

4. Выберите тип установки «Установка ролей или компонентов» (Role-based or feature-based installation) и нажмите «Далее» (Next)

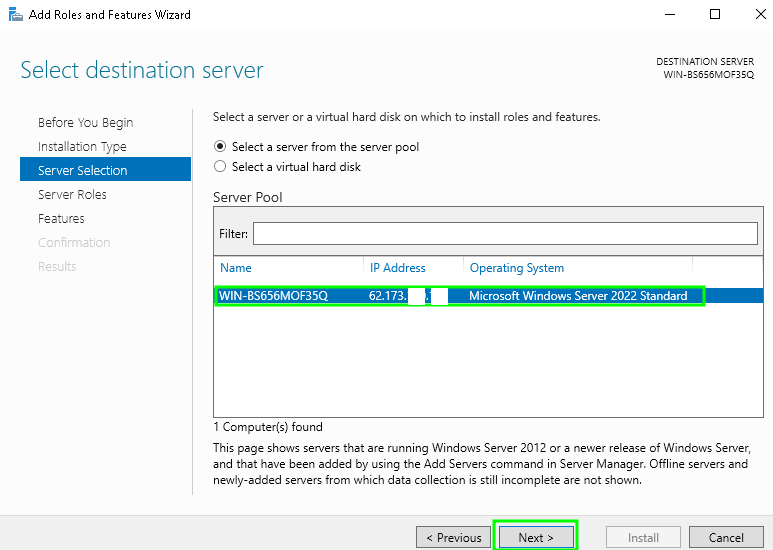

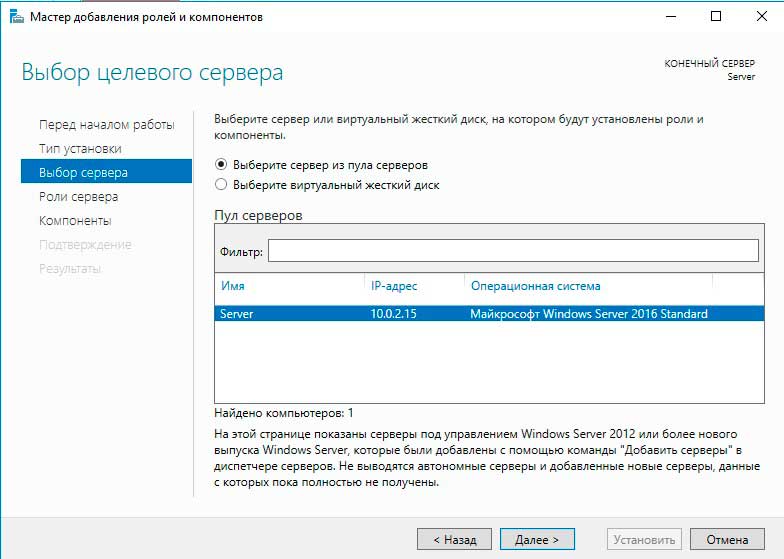

5.Выберите сервер из пула серверов (Select a server from the server pool) и отметьте имя вашего сервера. Нажмите «Далее» (Next)

6. На странице выбора ролей сервера поставьте чекбокс напротив «Remote Desktop Services»

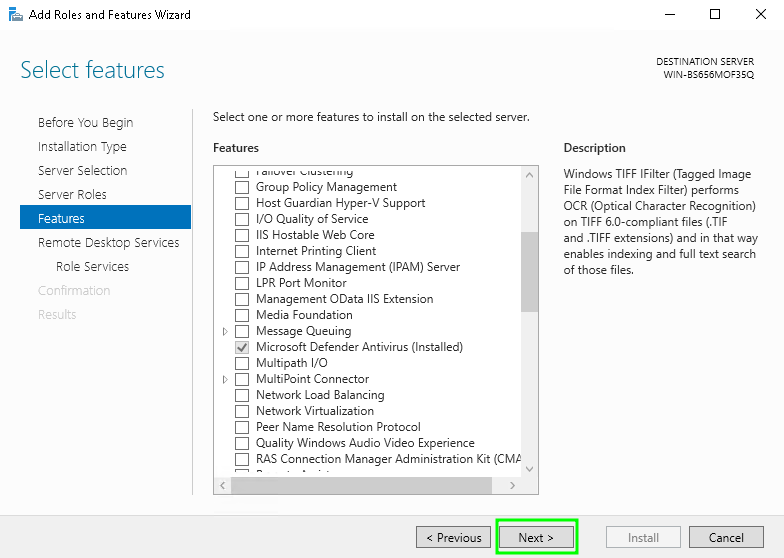

7. На этой странице оставляем всё без изменений и выбираем «Далее»(Next)

8. На этой странице также выбираем «Далее»(Next)

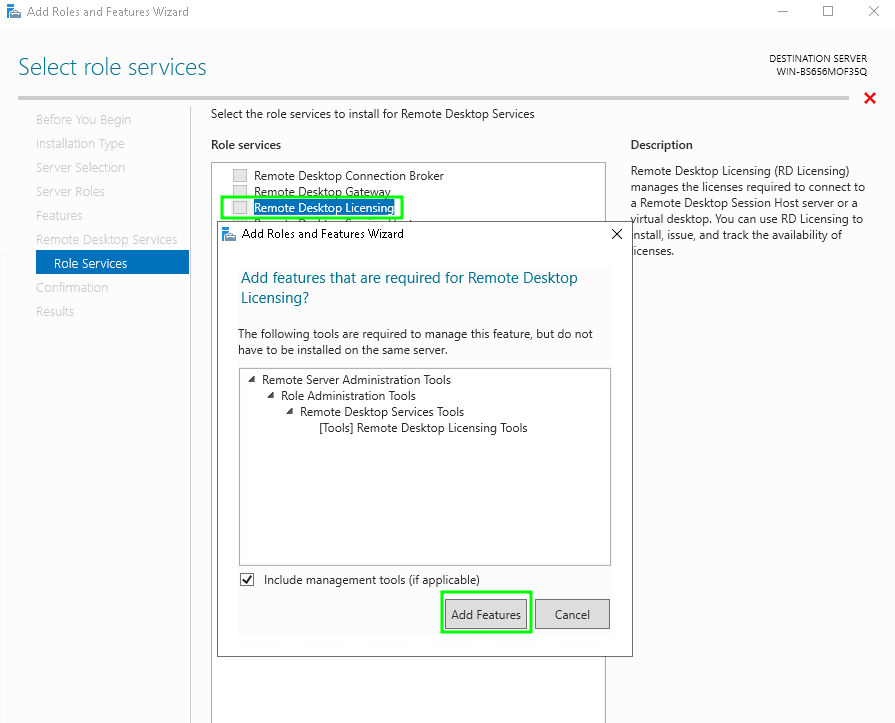

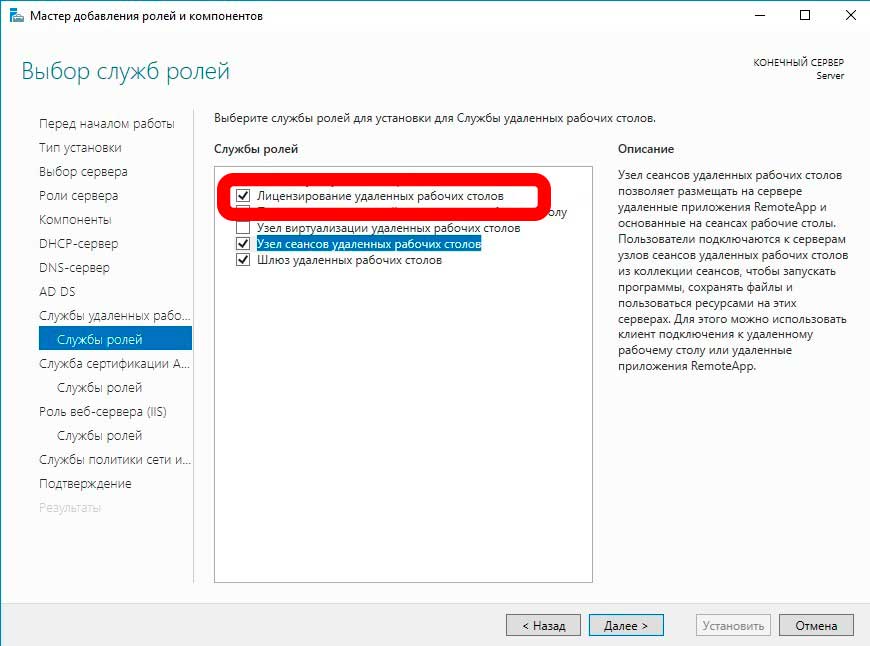

9. В качестве компонента роли нужно выбрать службу «Лицензирование удаленных рабочих столов» (Remote Desktop Licensing) (также соглашаемся на установку дополнительных компонент нажав на «Добавить компоненты» (Add Features) в появившемся мастере)

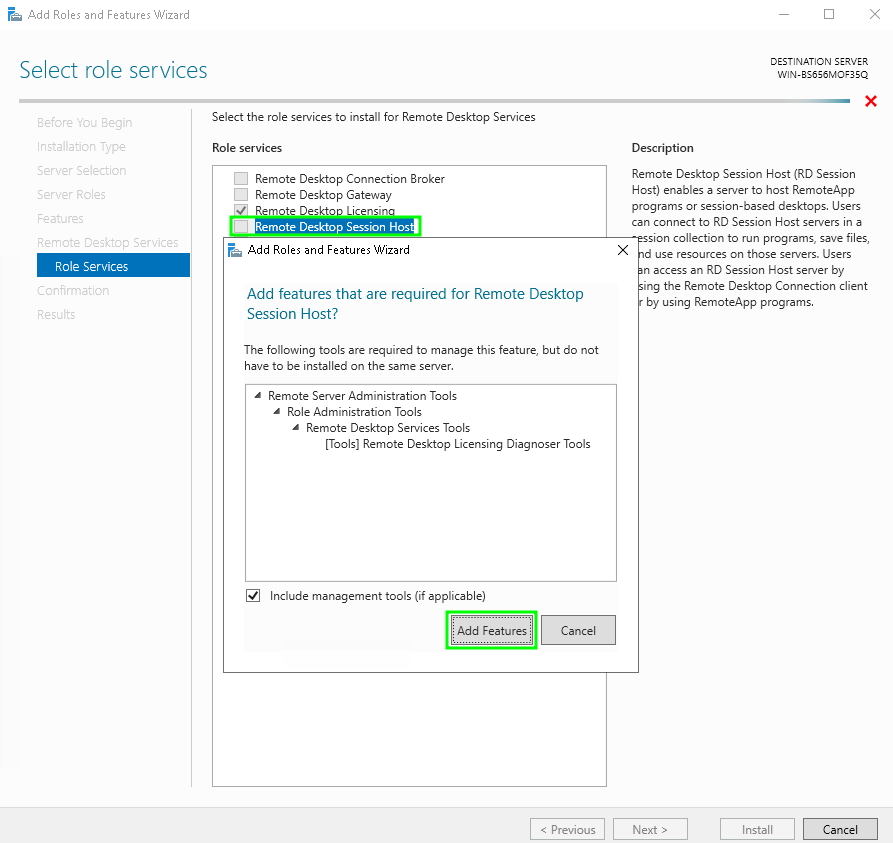

10.Также выберите «Узел сеансов удаленных рабочих столов» (Remote Desktop Session Host) (опять соглашаемся на установку дополнительных компонент нажав на «Добавить компоненты» (Add Features) в открывшемся окне). Отметив необходимы службы ролей, нажимаем «Далее» (Next) .

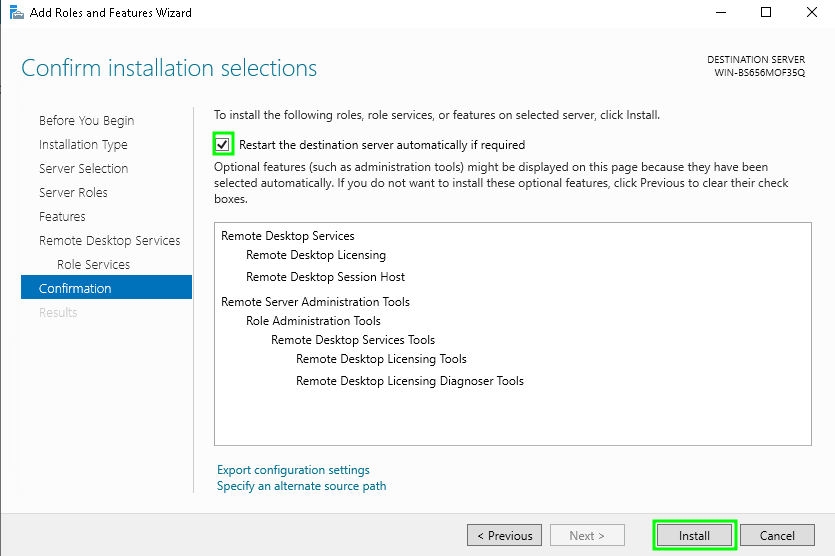

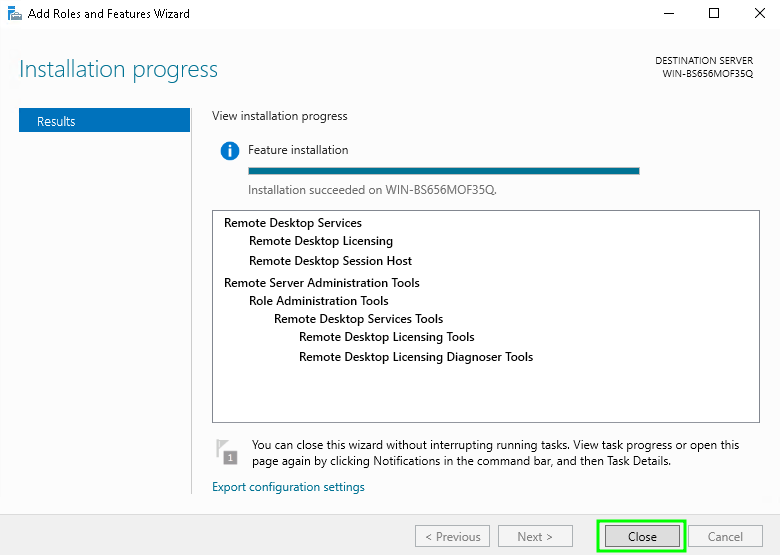

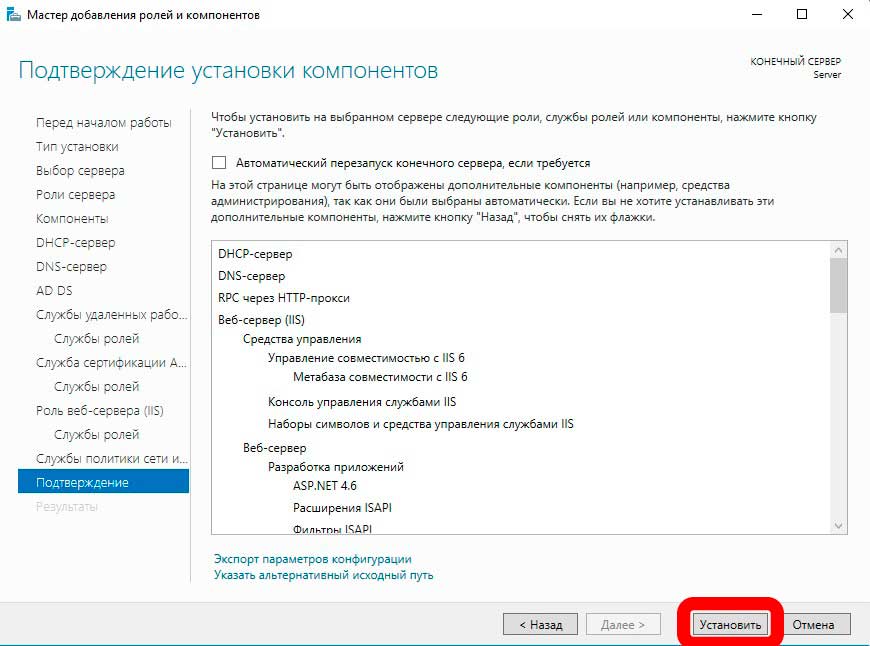

11. Нажмите кнопку «Установить» (Install). При необходимости отметьте «Автоматический перезапуск конечного сервера» (Restart the destination server automatically if required), если пункт не выбран, то перезагрузите сервер самостоятельно после окончания установки.

12. Сервер перезагрузится для завершения установки. Дождитесь окончания установки и нажмите «Закрыть»(Close)

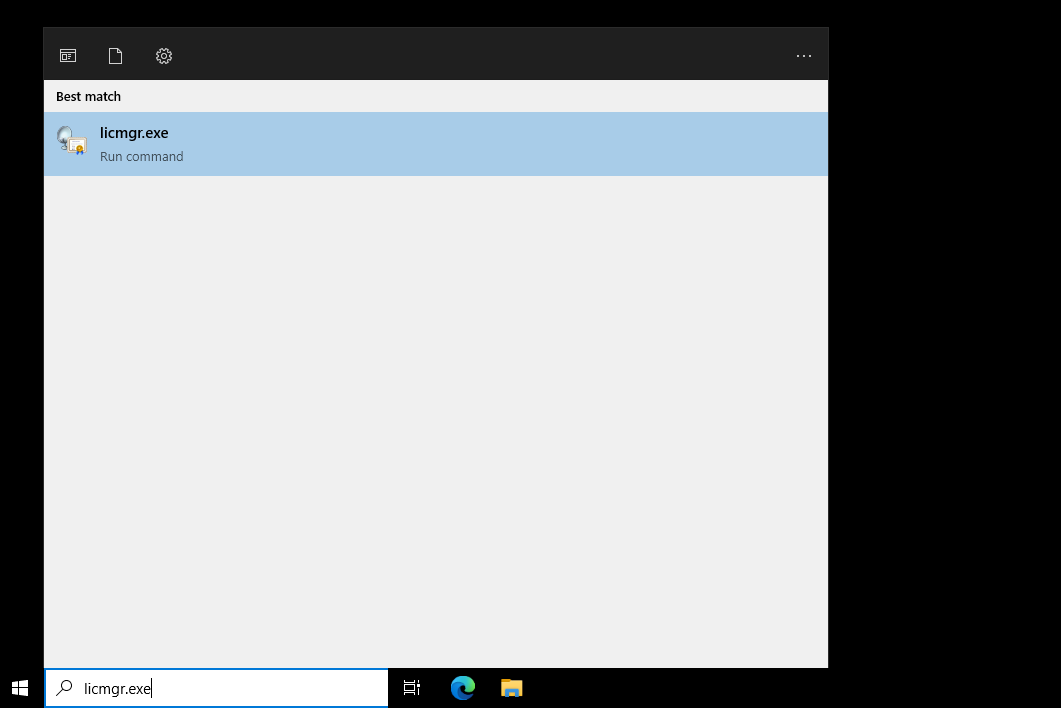

Для управления службой RDS-Licensing используется консоль Remote Desktop Licensing Manager — licmgr.exe .

В Windows Server стандартные компоненты и роли проще всего установить с помощью PowerShell. Для установки службы лицензирования RDS и утилиты RD Licensing Diagnoser достаточно выполнить одну команду:

Install-WindowsFeature RDS-Licensing –IncludeAllSubFeature -IncludeManagementTools

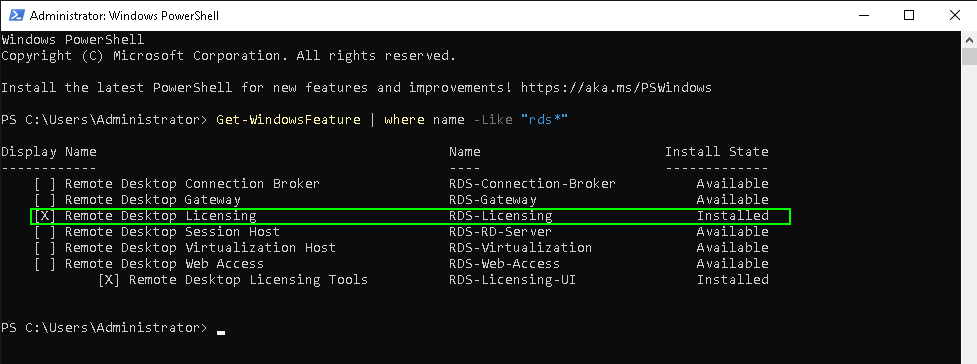

Для вывода списка RDS служб, установленных на сервере, используйте команду:

Get-WindowsFeature -Name RDS* | Where installed

Активация сервера лицензий RDS в Windows Server

Чтобы сервер лицензирования RDS мог выдавать лицензии клиентам, его необходимо активировать. Для этого нужно открыть консоль Remote Desktop Licensing Manager.

1. Введите в строку поиска licmgr.exe и нажмите «Enter»

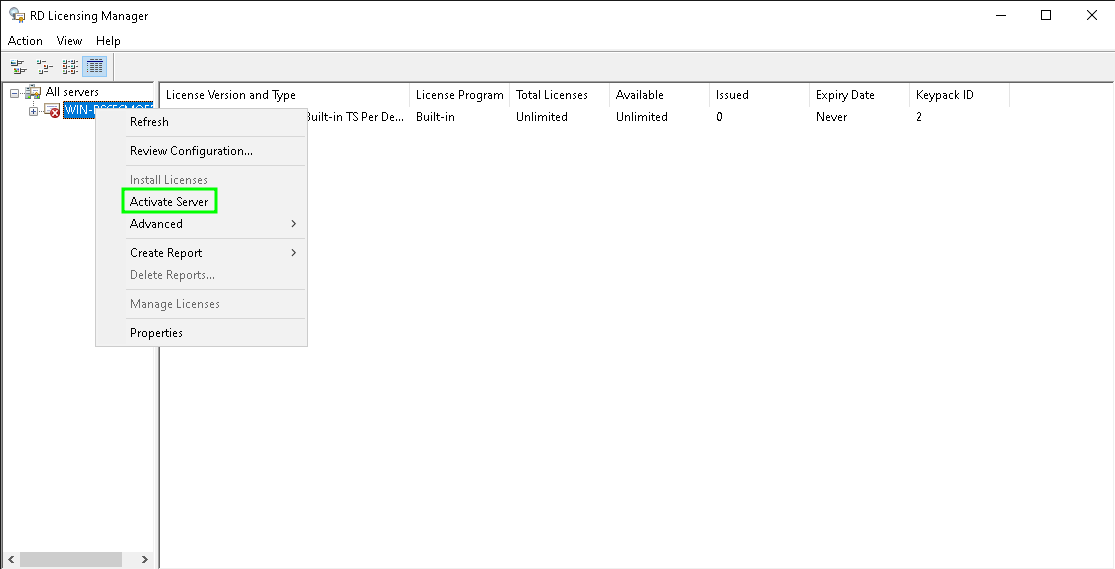

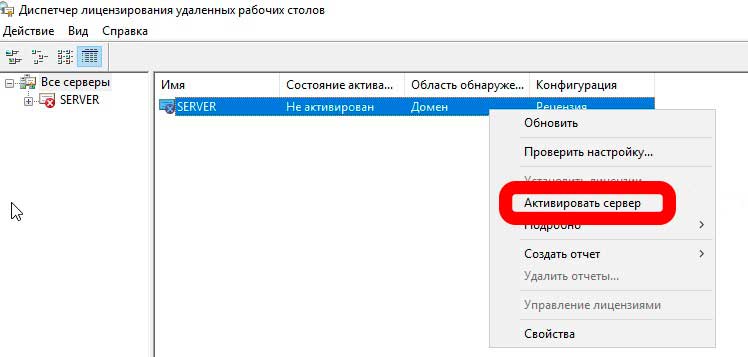

2. Щелкните ПКМ по имени вашего сервера в меню слева и выберите пункт «Activate Server».

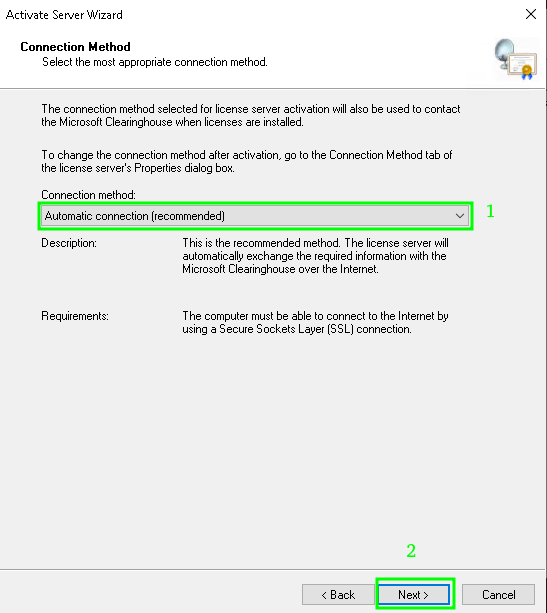

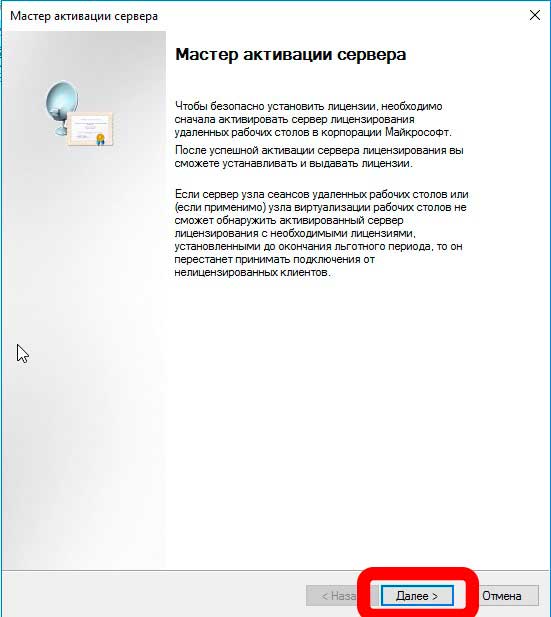

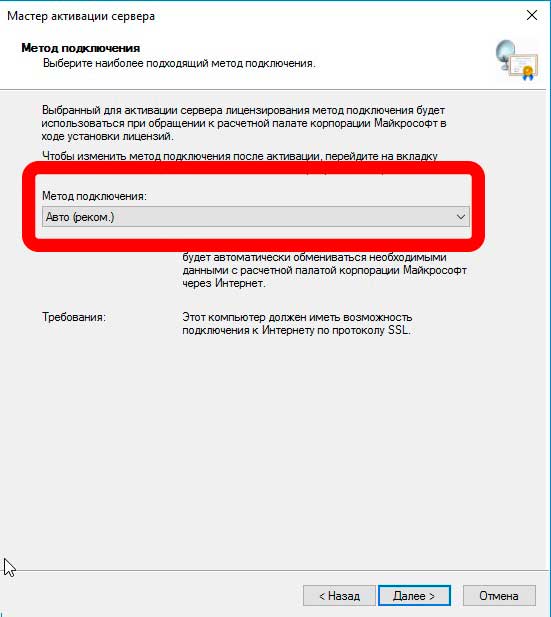

3. Запустится мастер активации сервера лицензирования RDS. Нажмите «Далее»(Next). В следующем окне нужно будет выбрать желаемый метод активации. Советуем выбрать «Автоматическое подключение»

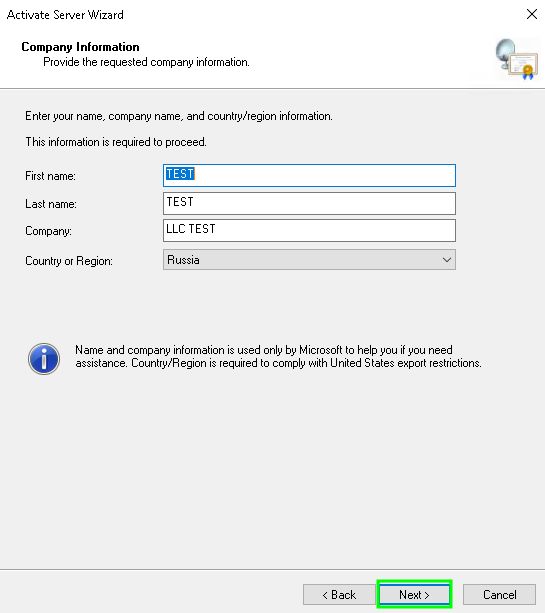

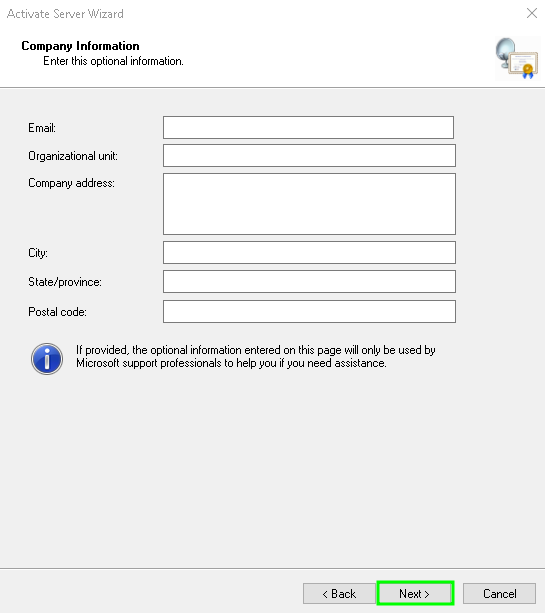

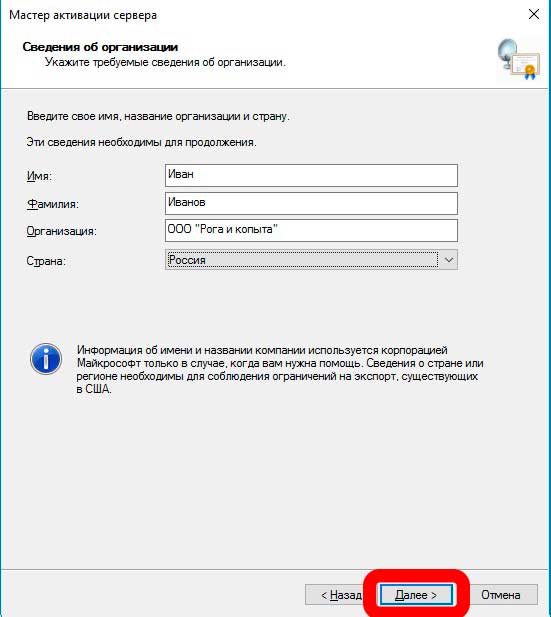

4. Далее нужно будет заполнить ряд информации о вашей организации (часть полей является обязательными)

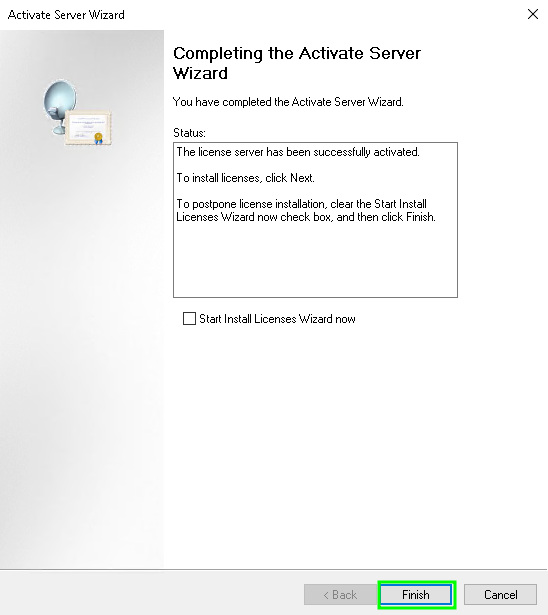

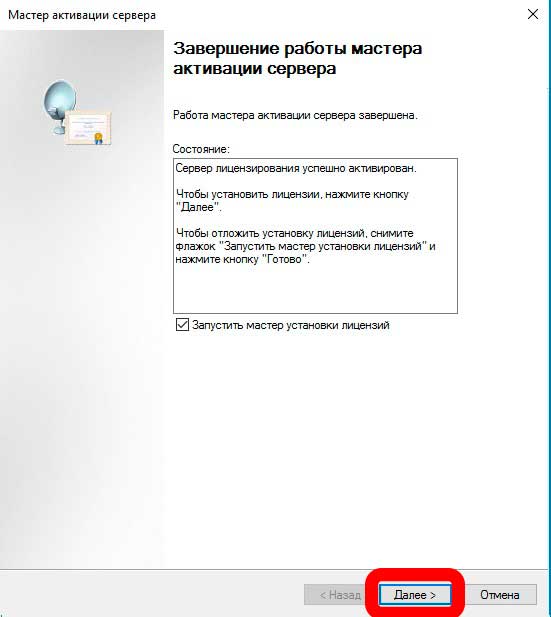

5. Здесь Вы можете сразу приступить к установке клиентских лицензий, если выберите чекбокс «Start Install Licenses Wizard now». Об этом есть раздел ниже. А пока что нажмите на кнопку «Finish».

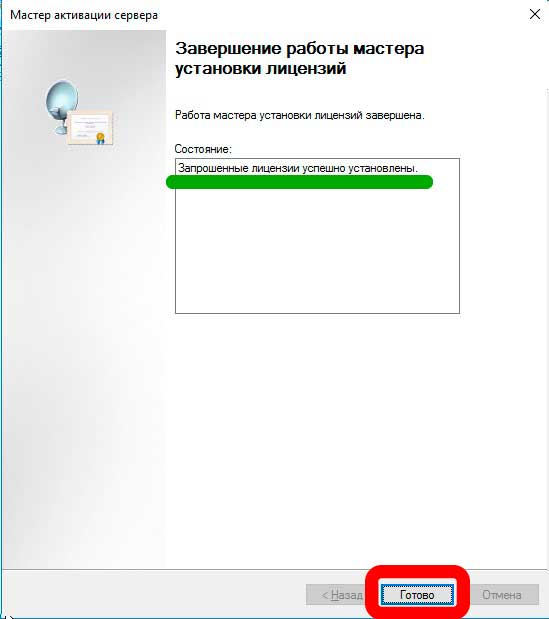

На этом активация сервера лицензирования RDS законена.

Типы клиентских терминальных лицензий (RDS CAL)

Каждый пользователь или устройство, которое подключается к серверам Remote Desktop Session Host, должно иметь клиентскую лицензию (CAL — client access license). Есть два типа терминальных CAL.

- На устройство (Per Device CAL) – это постоянный тип лицензии, назначающийся компьютеру или устройству, которое подключается к RDS серверу более одного раза (при первом подключении устройства ему выдается временная лицензия). Данные лицензии не являются конкурентными, т.е. если у вас 10 лицензий Per Device, то к вашему RDS серверу смогут подключится всего 10 компьютеров.

- На пользователя (Per User CAL) – такой тип лицензии позволяет одному пользователю подключиться к серверу RDS с любого количества компьютеров/устройств. Данный тип лицензий привязывается к учетной записи пользователя в Active Directory, но выдается не навсегда, а на определенный период времени. Лицензия выдается на срок от 52 до 89 дней (случайное число).

Установка клиентских лицензий RDS CAL в Windows Server 2022

Теперь на сервер лицензирования нужно установить приобретенный пакет терминальных лицензий (RDS CAL).

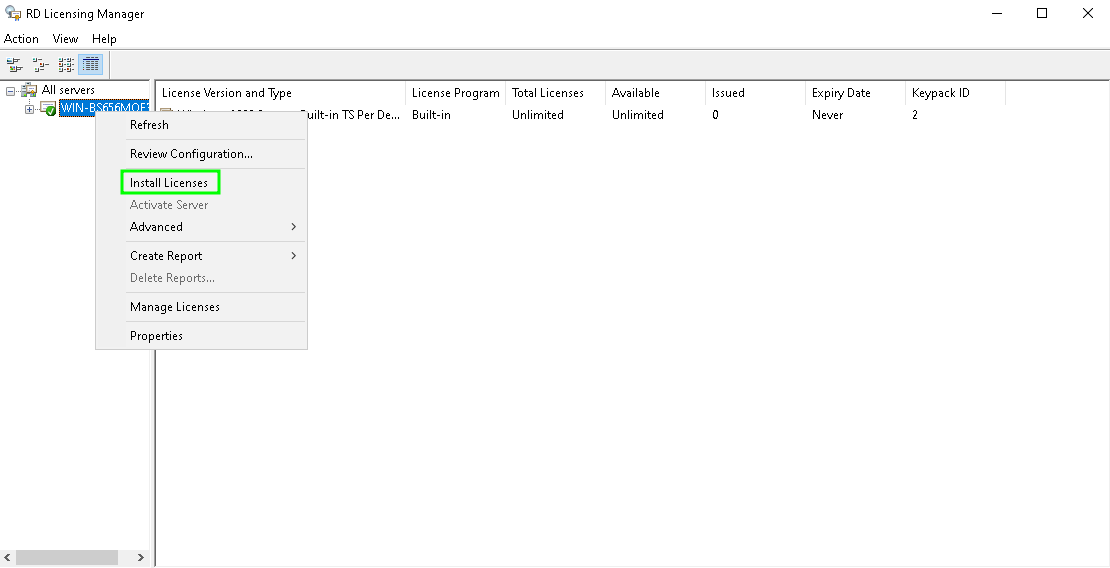

1. В консоли Remote Desktop Licensing Manager щелкните ПКМ по серверу и выберите Install Licenses.

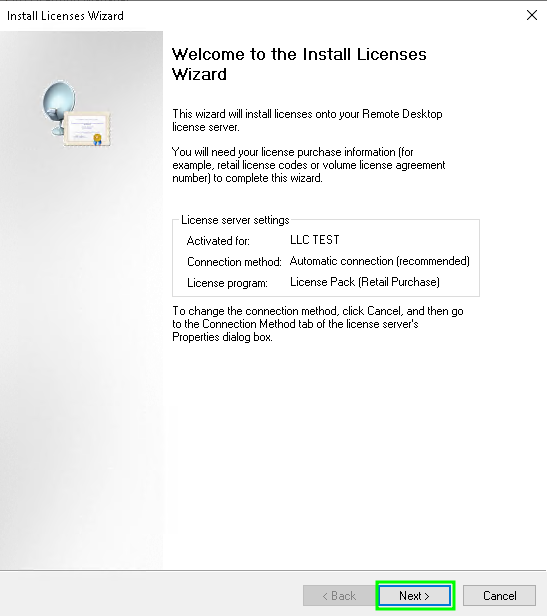

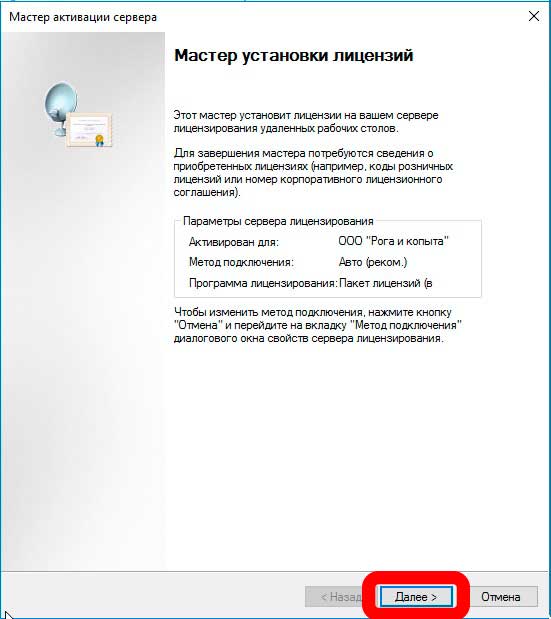

2. Запустится мастер установки лицензий. Нажмите «Далее»(Next)

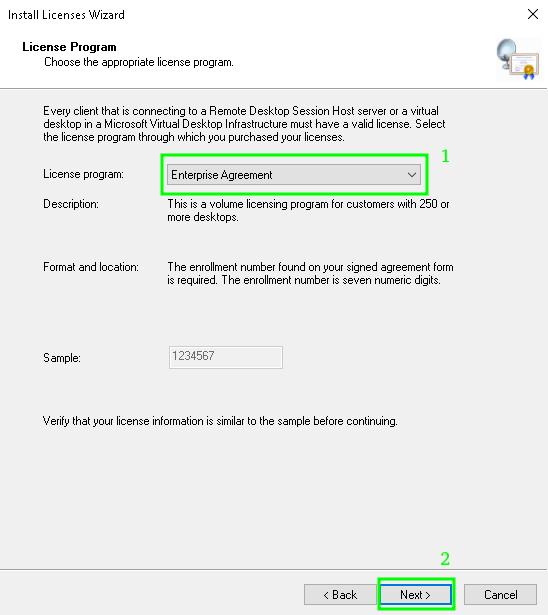

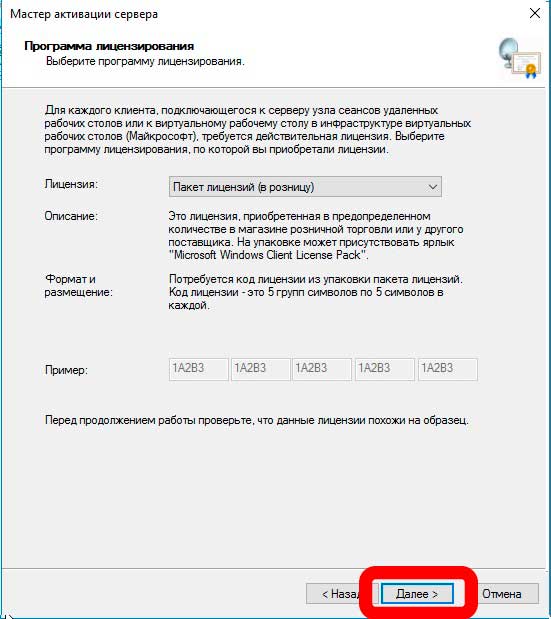

3. Выберите способ активации (автоматически, через веб или по телефону) и программу лицензирования (в нашем случае Enterprise Agreement).

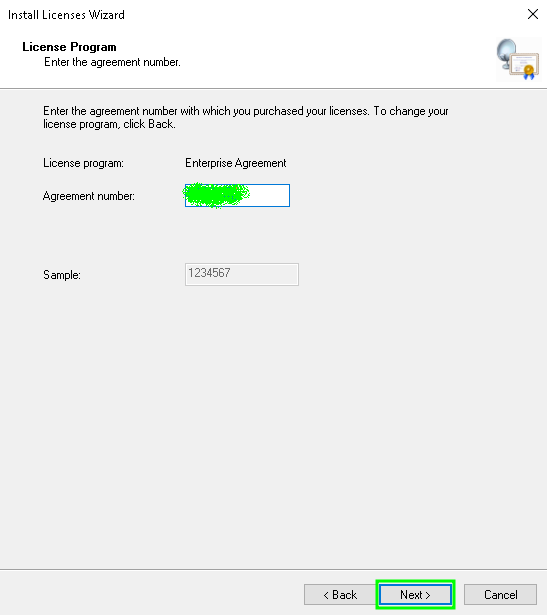

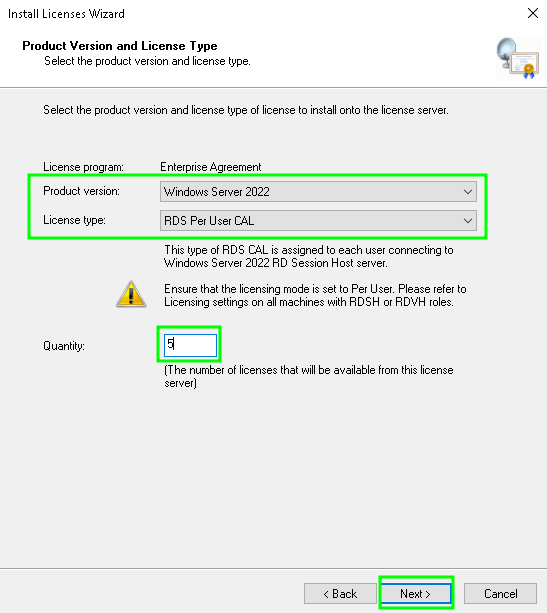

4. Введите номер лицензии RDP Microsoft Enterprise Agriment

5. Укажите тип продукта (Windows Server 2022), тип лицензии (RDS Per User CAL) и количество терминальных лицензий, которые нужно установить на сервере.

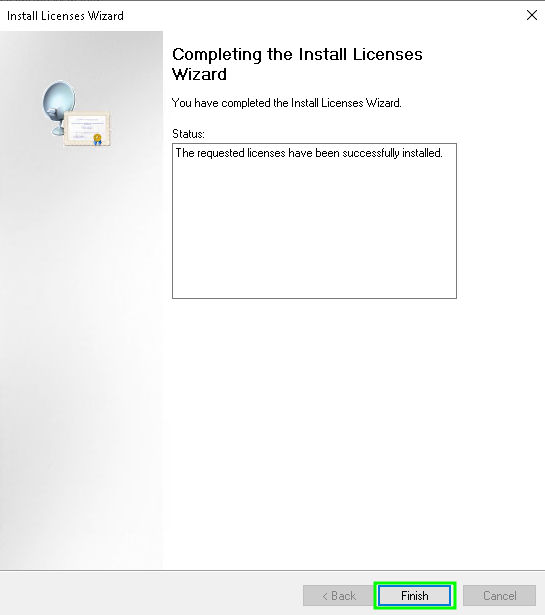

6. Необходимые лицензии будут установлены. Полсе чего нажмите «Finish»

Определение сервера лицензирования для службы удаленных рабочих столов

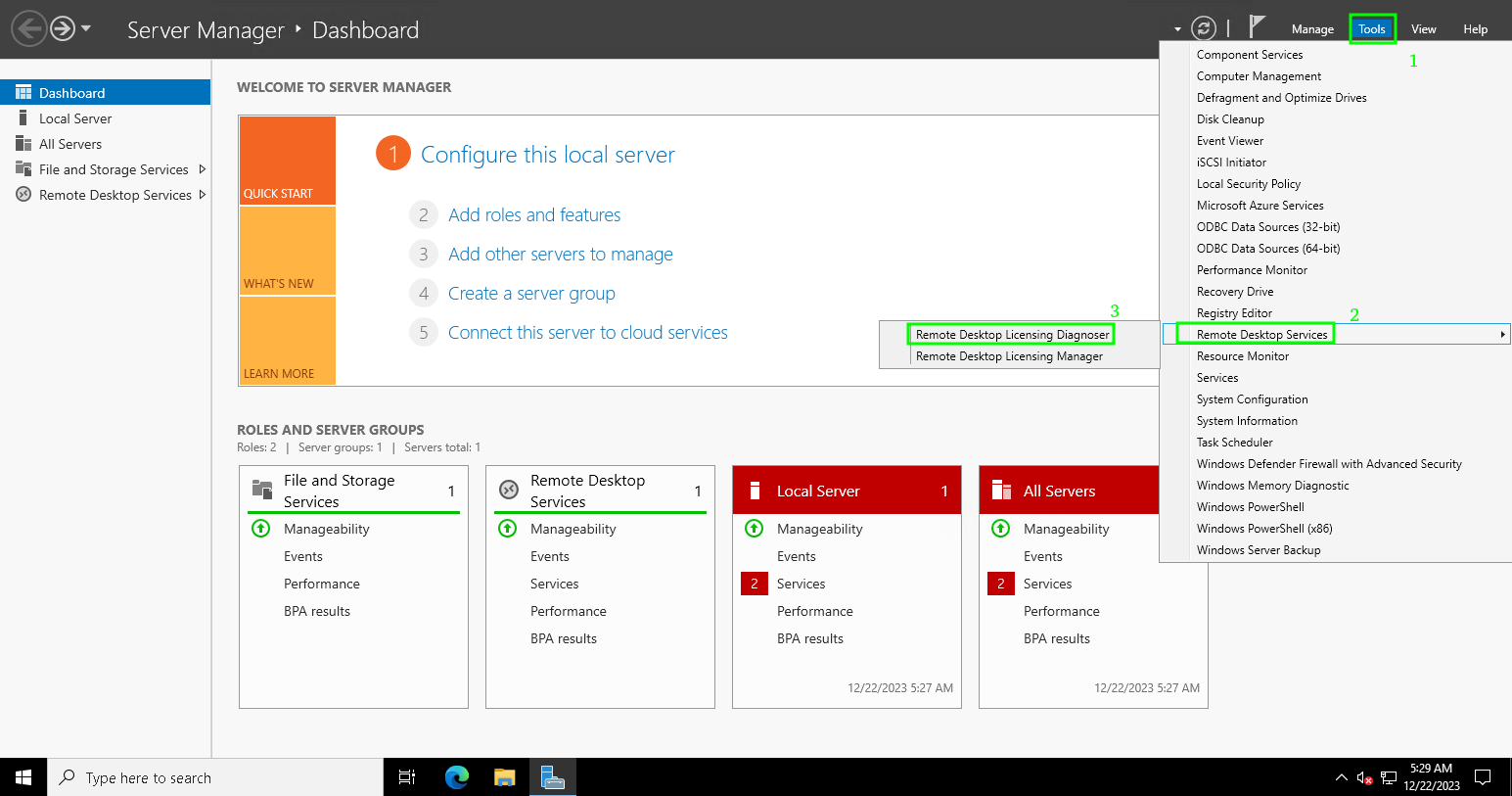

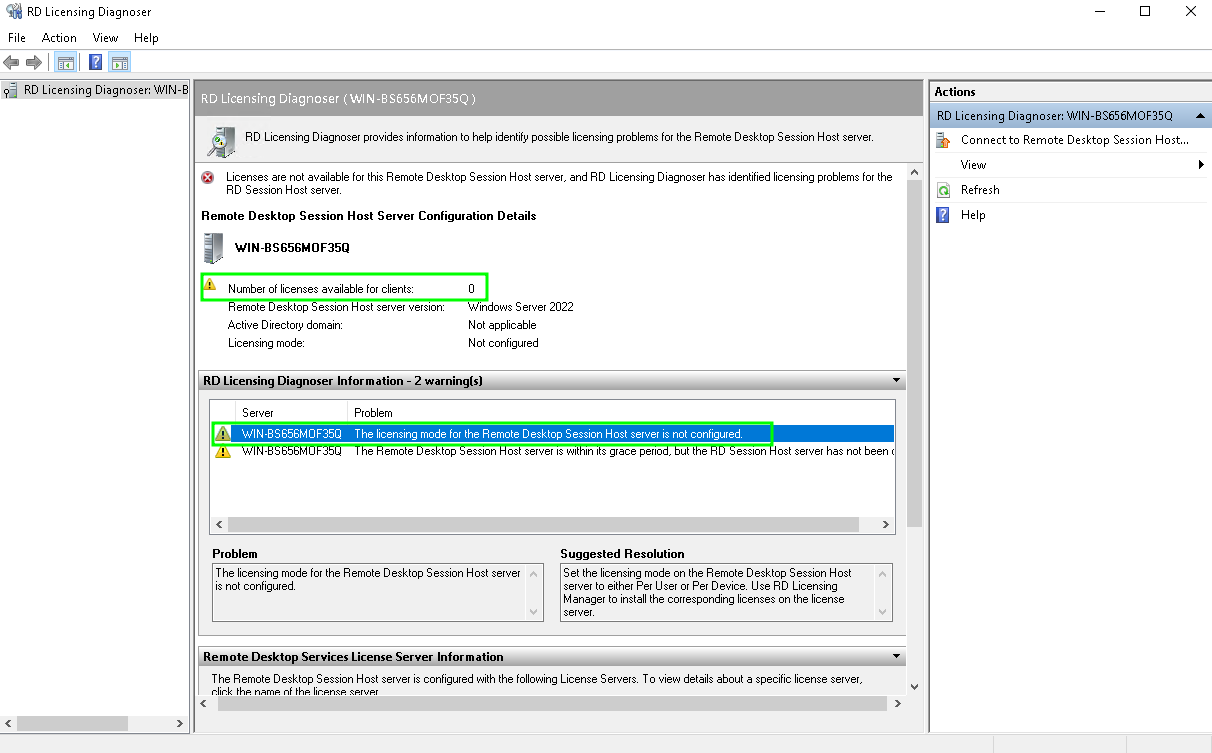

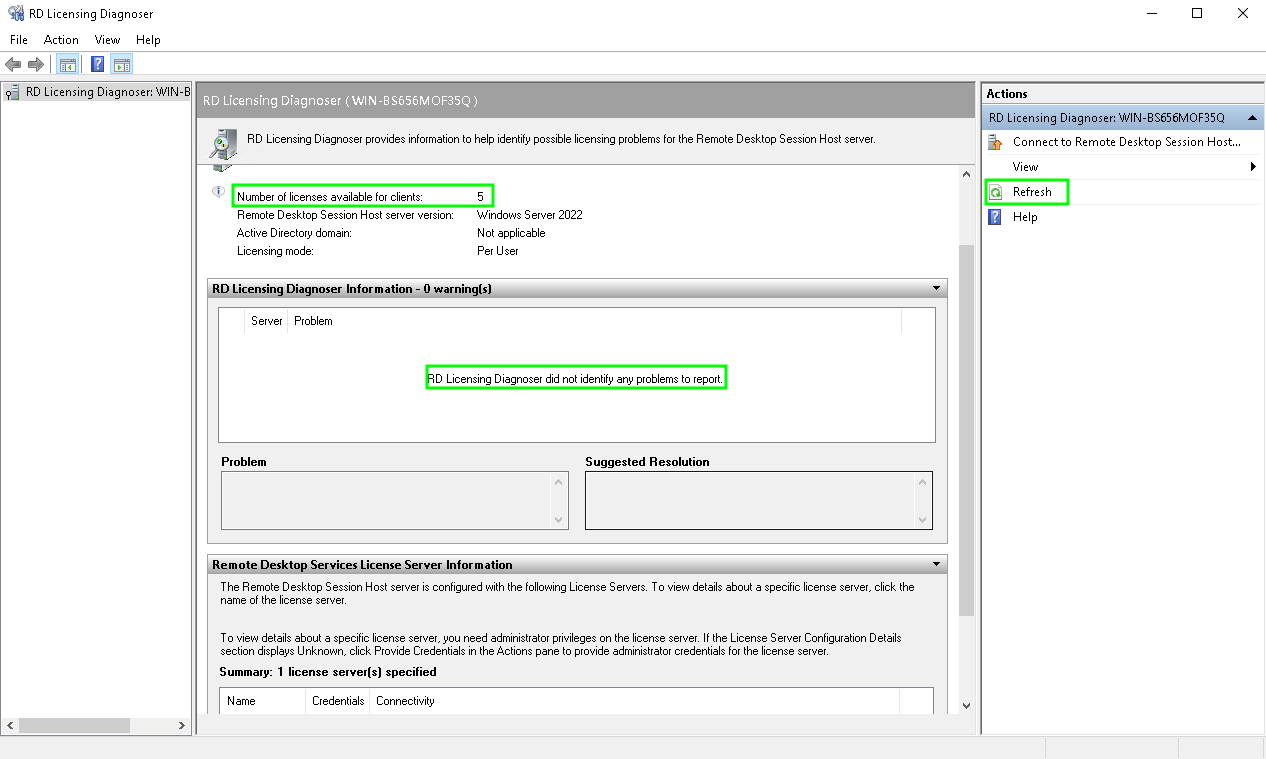

Теперь запустим «Средство диагностики лицензирования удаленных рабочих столов» (RD Licensing Diagnoser). Сделать это можно из диспетчера серверов.

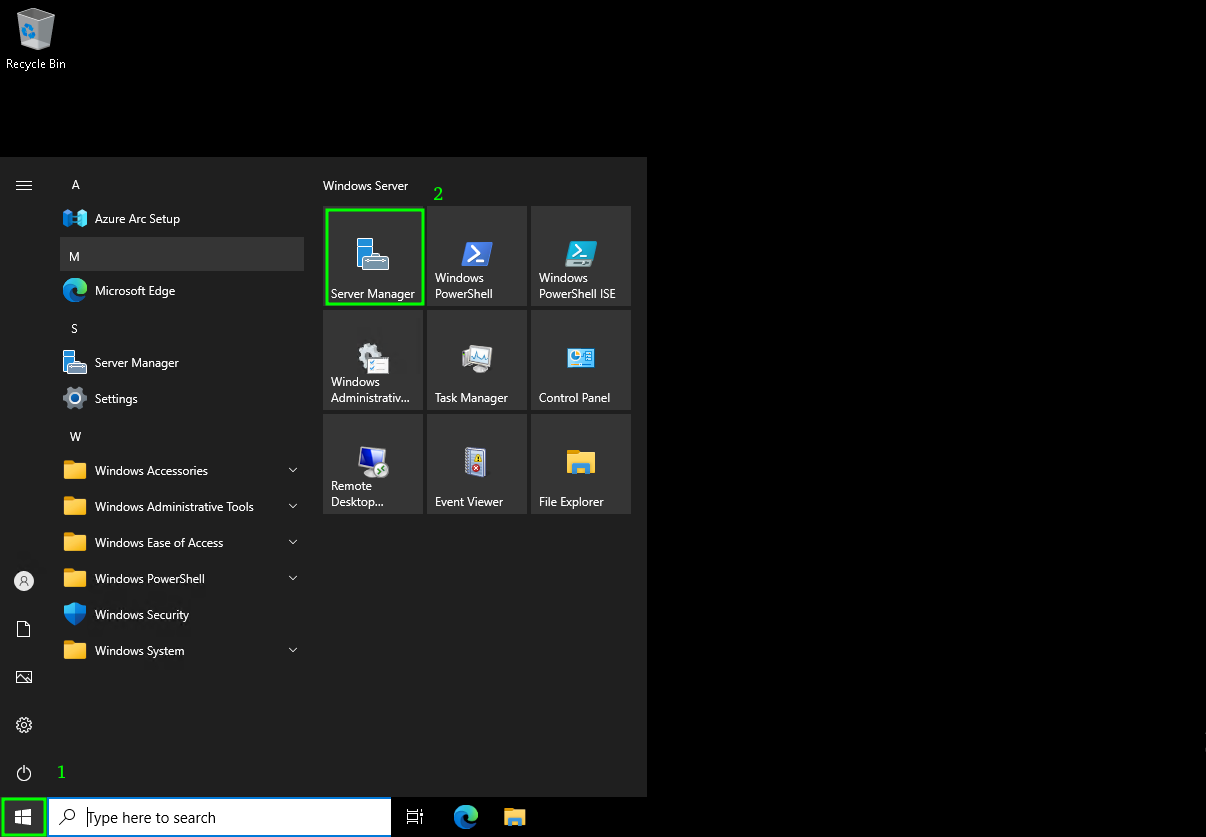

1. Зайдите в «Диспетчер серверов» (Server Manager). Если он не запущен, то зайдите в меню «Пуск» — «Диспетчер серверов» (Server Manager)

2. Теперь запустим «Средство диагностики лицензирования удаленных рабочих столов» (RD Licensing Diagnoser) . Сделать это можно из диспетчера серверов, выбрав в правом верхнем меню «Средства» (Tools) — «Remote Desktop Services» — «Средство диагностики лицензирования удаленных рабочих столов» (RD Licensing Diagnoser) .

Здесь мы видим, что доступных лицензий пока нет, т. к. не задан режим лицензирования для сервера узла сеансов удаленных рабочих столов.

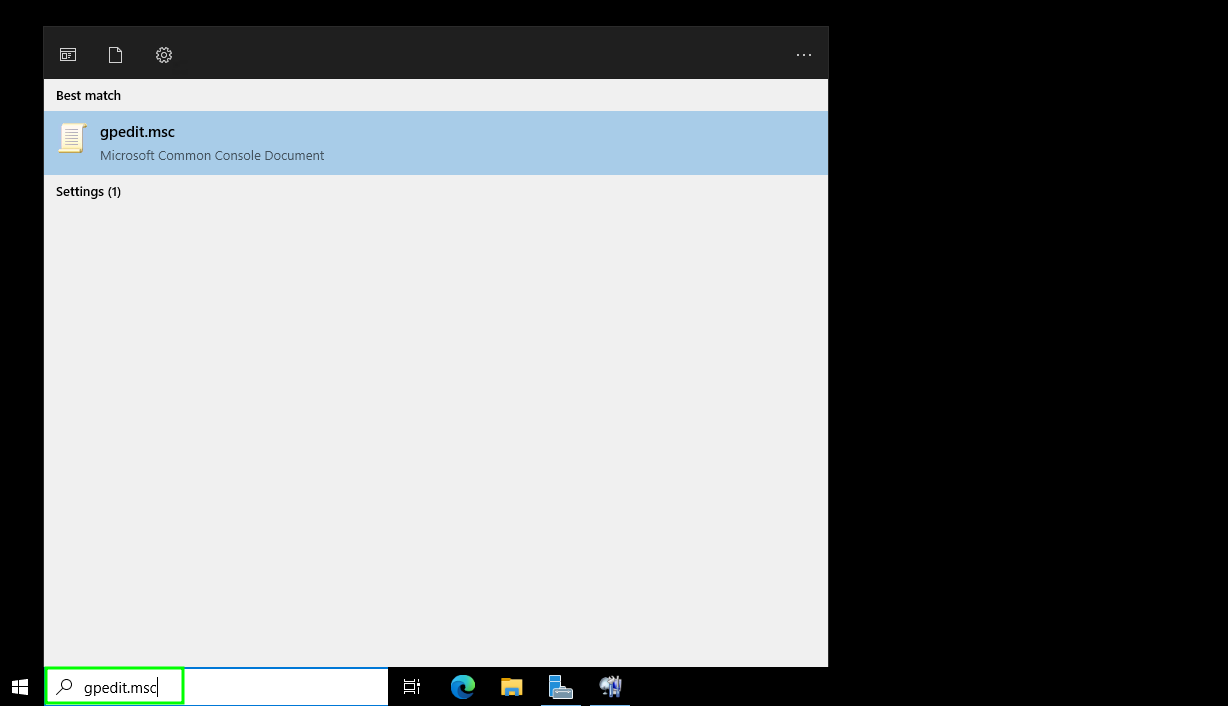

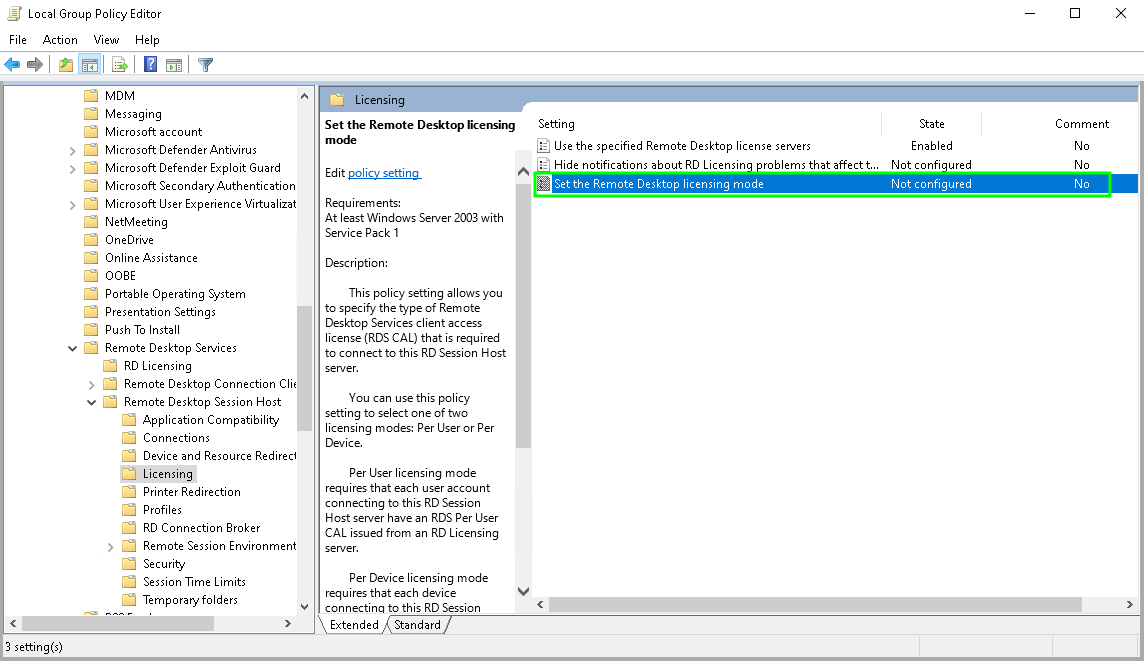

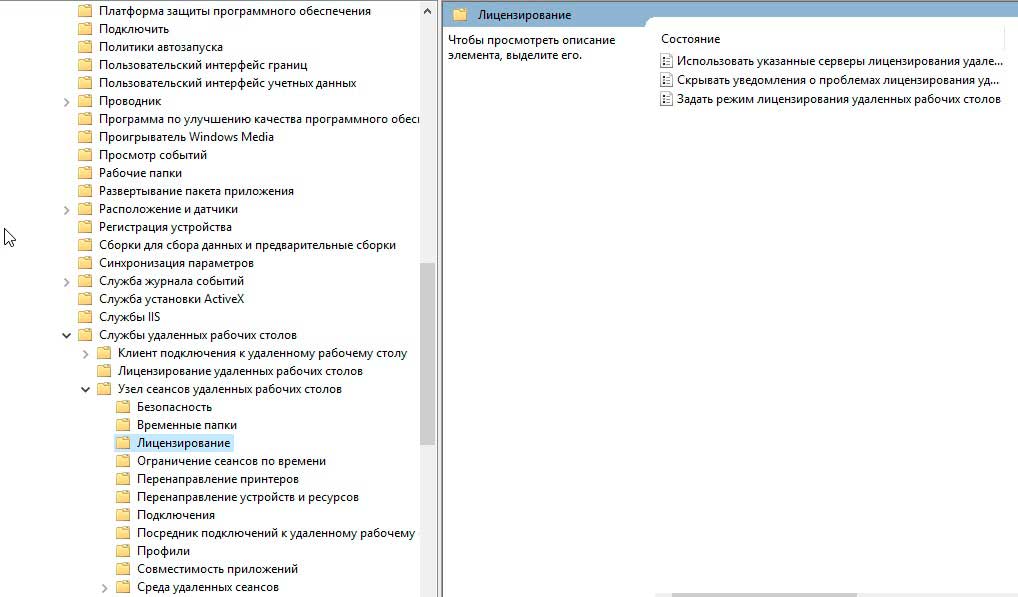

3. Сервер лицензирования указывается теперь в локальных групповых политиках. Для запуска редактора выполним команду gpedit.msc

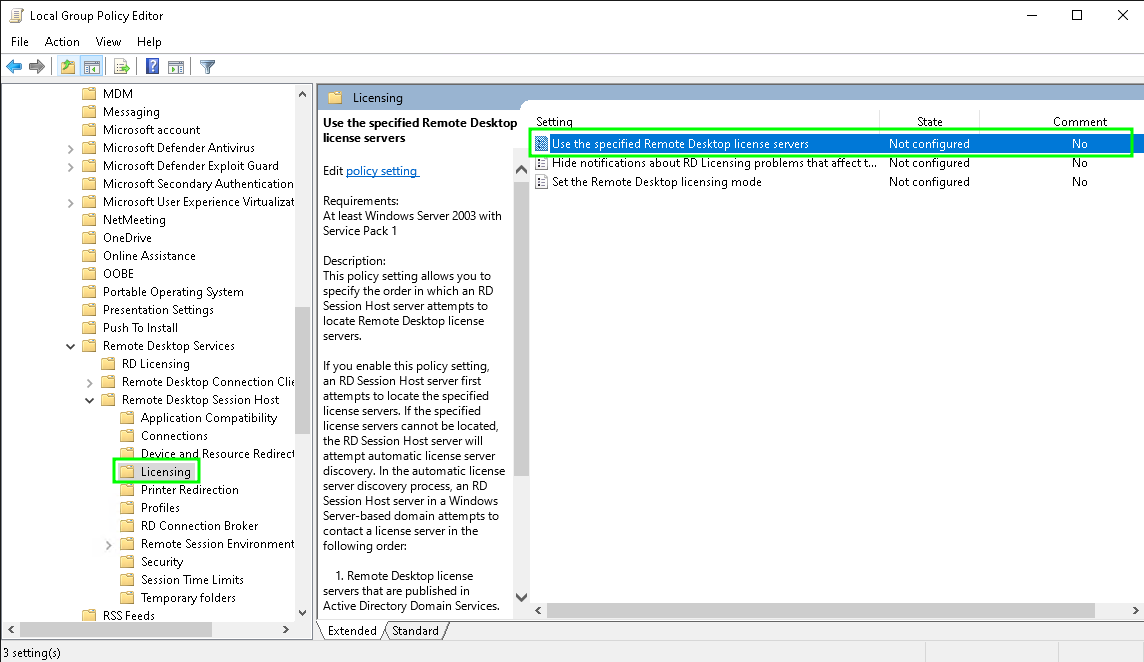

4. Откроется редактор локальной групповой политики. В дереве слева раскроем вкладки:

- «Конфигурация компьютера» (Computer Configuration)

- «Административные шаблоны» (Administrative Templates)

- «Компоненты Windows» (Windows Components)

- «Службы удаленных рабочих столов» (Remote Desktop Services)

- «Узел сеансов удаленных рабочих столов» (Remote Desktop Session Host)

- «Лицензирование» (Licensing)

- «Узел сеансов удаленных рабочих столов» (Remote Desktop Session Host)

- «Службы удаленных рабочих столов» (Remote Desktop Services)

- «Компоненты Windows» (Windows Components)

- «Административные шаблоны» (Administrative Templates)

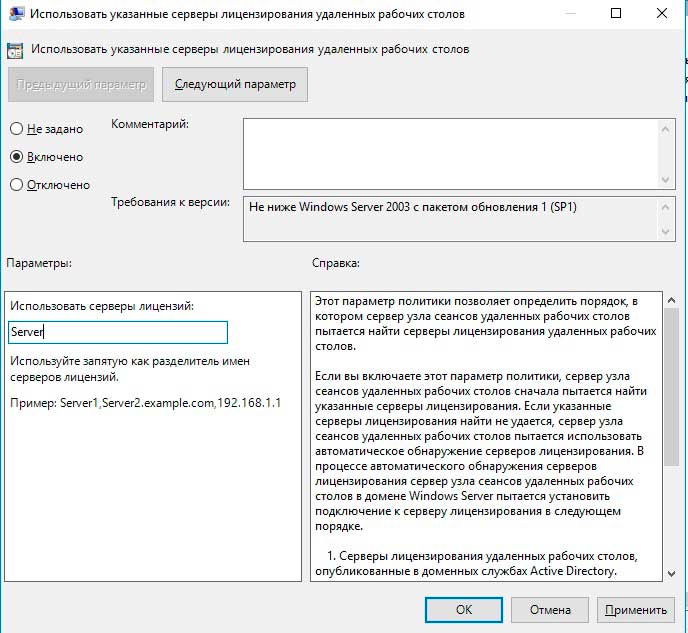

Откроем параметры «Использовать указанные серверы лицензирования удаленных рабочих столов» (Use the specified Remote Desktop license servers) ,кликнув 2 раза по соответствующей строке.

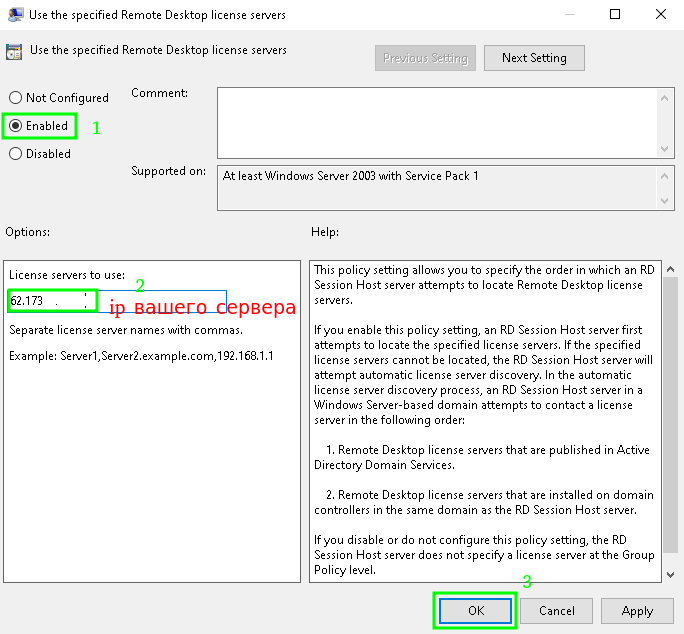

5. В окне редактирования параметров политики, переставим переключатель в «Включено» (Enabled) . Затем необходимо определить сервер лицензирования для службы удаленных рабочих столов. В моем примере сервер лицензирования находится на этом же физическом сервере. Указываем сетевое имя или IP-адрес сервера лицензий и нажимаем «ОК» .

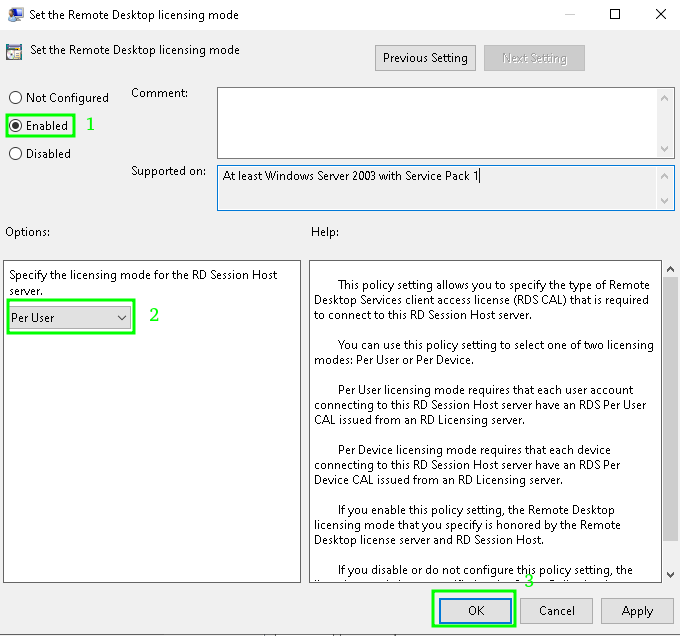

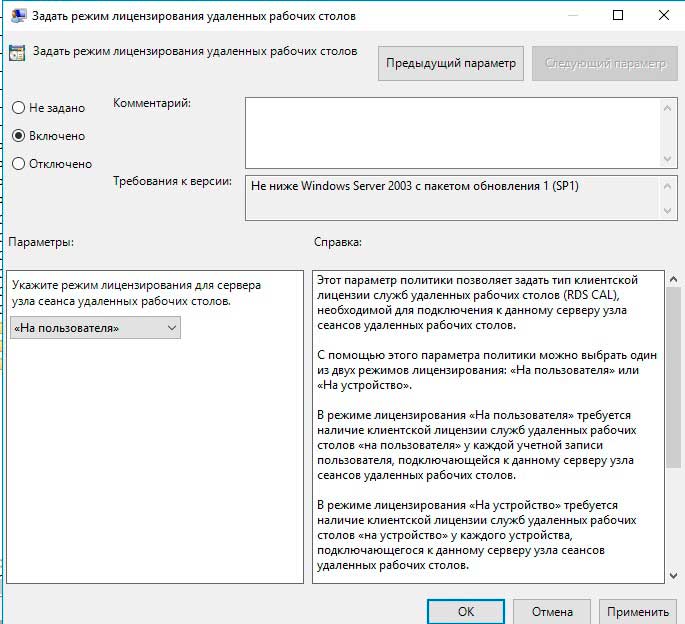

6. Далее меняем параметры политики «Задать режим лицензирования удаленных рабочих столов» (Set the Remote licensing mode) .

7. Также устанавливаем переключатель в «Включено» (Enabled) и указываем режим лицензирования для сервера узла сеансов удаленных рабочих столов. В нашем случае выбираем «На пользователя» (Per User) и нажимаем «ОК» .

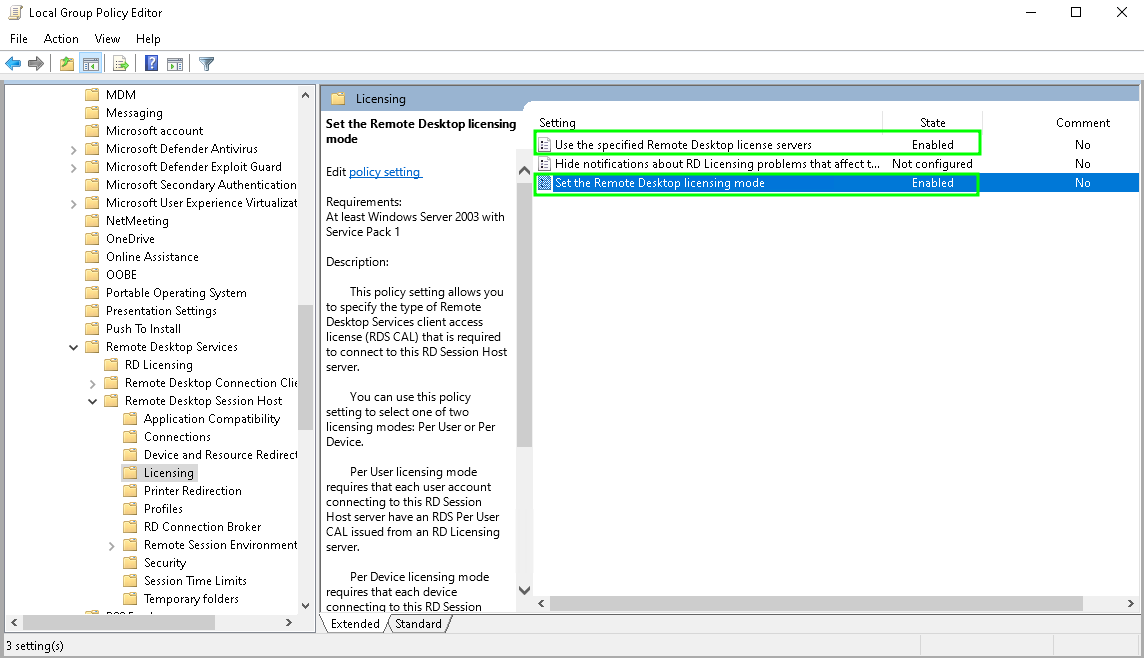

8. Изменив вышеперечисленные политики, закрываем редактор

9. Возвращаемся в оснастку «Средство диагностики лицензирования удаленных рабочих столов» (RD Licensing Diagnoser). Нажмите «Обновить» (Refresh) и видим, что ошибок нет, а число лицензий, доступных клиентам, соответствует тому, что мы вводили на предыдущем шаге.

На это установка сервера лицензирования RDS на Windows Server 2022 завершена.

Remote Desktop Services (RDS), formerly known as Terminal Services, is a robust technology in the Windows Server operating system that allows multiple users to access a shared desktop or individual applications remotely. RDS enables businesses to centralize their applications and data while providing secure, efficient, and scalable remote access to users. In this comprehensive guide, we will walk you through the process of deploying and securing Remote Desktop Services (RDS) and Remote Desktop Protocol (RDP) on a Windows Server.

Introduction

Remote Desktop Services is a valuable tool for organizations looking to provide remote access to applications and desktops while maintaining control and security over their resources. Before we delve into the deployment and security aspects, let’s briefly discuss the benefits of RDS:

- Centralized Management: RDS allows administrators to manage applications and desktops from a central location, making it easier to deploy software updates, manage user access, and troubleshoot issues.

- Cost-Efficiency: By using RDS, organizations can reduce hardware costs, as users access remote resources from lightweight client devices, such as thin clients or personal computers.

- Scalability: RDS can scale to accommodate a large number of users, making it ideal for organizations of all sizes.

- Enhanced Security: With proper configuration, RDS can provide a secure environment for remote access, minimizing the risk of data breaches and unauthorized access.

- Improved User Experience: RDS ensures a consistent and reliable user experience, even over low-bandwidth connections.

Now, let’s dive into the step-by-step process of deploying and securing RDS/RDP on Windows Server.

PS: Make Sure You Install Active Directory Before this Installation You can Follow this Guide on How to Install Active Directory on Windows Server.

Deployment of RDS/RDP on Windows Server

Step 1: Install the Remote Desktop Services Role

- Launch Server Manager: Log in to your Windows Server machine and open Server Manager. You can do this by clicking on the Server Manager icon in the taskbar or searching for “Server Manager” in the Start menu.

- Add Roles and Features: In Server Manager, click on “Add roles and features” to open the wizard.

- Select Role-Based or Feature-Based Installation: Choose the “Role-based or feature-based installation” option and click “Next.”

- Select the Server: Ensure your server is selected in the server pool and click “Next.”

- Choose Remote Desktop Services Installation: In the Roles list, select “Remote Desktop Services.” Click “Next” to proceed.

- Click “Next.”

- Select Role Services: Choose the appropriate role services for your deployment. Typically, you will need to select “Remote Desktop Session Host” and “Remote Desktop Licensing.”

- Install: Review your selections, click “Install,” and wait for the installation to complete.

Step 2: Configure Remote Desktop Services

- Launch the Remote Desktop Services Configuration: After the installation is complete, open the “Remote Desktop Services Configuration” from the Server Manager.

- Configure Licensing: Set up licensing by selecting “Remote Desktop Licensing” and specifying the licensing mode (Per User or Per Device). Activate your license server if necessary.

- Configure Remote Desktop Session Host: In the “Remote Desktop Session Host Configuration” section, you can configure various settings, such as user profile paths, session settings, and security. Customize these settings based on your organization’s requirements.

- RD Gateway Configuration: If you plan to allow remote access from outside your network, configure the RD Gateway settings, including server farm and SSL certificates.

- RD Web Access: Set up the RD Web Access role if you want to provide a web-based interface for users to access remote resources.

Step 3: Publish Applications (Optional)

If you want to provide remote access to specific applications rather than full desktops, follow these steps:

- Install Applications: Install the desired applications on the Remote Desktop Session Host server.

- Publish Applications: In the Remote Desktop Services Configuration, go to “RemoteApp Programs” and click “Select Remote Programs.” Choose the applications you want to publish.

- Configure Permissions: Set up permissions for users or groups to access the published applications.

Step 4: Test Remote Desktop Access

- Connect to RDS: From a remote client computer, open the Remote Desktop Client (mstsc.exe). Enter the IP address or hostname of your RDS server and click “Connect.”

- Log In: Enter your credentials and log in to the remote session. You should now have access to the remote desktop or published applications.

Ensuring the security of your RDS deployment is crucial to protect sensitive data and prevent unauthorized access. Here are essential security steps:

Step 1: Enable Network Level Authentication (NLA)

- Access Remote Desktop Settings: Right-click on “Computer” or “This PC” on the server, select “Properties,” and click “Advanced system settings.”

- Remote Tab: In the “System Properties” window, go to the “Remote” tab.

- Enable NLA: Under the “Remote Desktop” section, select “Allow connections only from computers running Remote Desktop with Network Level Authentication (recommended).”

Step 2: Secure Remote Desktop Gateway (RD Gateway)

- SSL Certificate: Use a trusted SSL certificate for the RD Gateway to encrypt data transmission.

- Authorization Policies: Implement strict authorization policies on the RD Gateway to control who can access the RDS resources.

Step 3: Firewall and Network Security

- Firewall Rules: Configure your firewall to allow RDP traffic only from trusted IP addresses.

- Network Segmentation: Consider placing RDS servers in a separate network segment to limit exposure to potential threats.

PS: To configure your firewall. You can follow this guide on How to configure Windows Server Firewall

Step 4: User Access Control

- Role-Based Access: Assign roles and permissions based on the principle of least privilege to restrict user access to only what is necessary.

- Account Lockout Policy: Implement an account lockout policy to thwart brute force attacks.

Step 5: Regular Updates and Patch Management

- Keep Software Updated: Regularly update the operating system and RDS components to patch known vulnerabilities.

Step 6: Monitoring and Logging

- Log Monitoring: Set up logging and monitoring tools to track and identify any suspicious activity.

- Audit Logs: Enable auditing for RDS-related events and regularly review audit logs for anomalies.

Conclusion

Deploying and securing Remote Desktop Services (RDS) and Remote Desktop Protocol (RDP) on Windows Server can greatly benefit organizations by providing efficient and secure remote access to applications and desktops. However, ensuring the security of your RDS deployment is paramount to protect your data and resources. By following the steps outlined in this guide, you can create a robust and secure RDS environment tailored to your organization’s needs.

Remember that security is an ongoing process, and it’s essential to stay vigilant, monitor for threats, and keep your RDS infrastructure up to date with the latest security patches and best practices.

В этой статье разберем пошагово как установить лицензии на терминальный сервер. Иными словами, лицензируем сервер удаленных рабочих столов. По данной инструкции возможна активация 2012/2016/2019/2022 редакции.

1) Для начала нужно добавить службы и роли удаленных рабочих столов, если у вас еще это не сделано. Заходим в Active Directory > Установка ролей или компонентов > Выбор нужного сервера.

После добавляете в ролях «Службы удаленных рабочих столов», в службе ролей «Лицензирование удаленных рабочих столов», так же можете установить «Узел сеансов удаленных рабочих столов» и «Шлюз удаленных рабочих столов».

2) Далее нам нужно настроить групповую политику. Для настройки заходим в «Поиск» на панели инструментов > gpedit.msc > Конфигурация компьютера > Административные шаблоны > Компоненты Windows > Службы удаленных рабочих столов > Узел сеансов удаленных рабочих столов > Лицензирование.

Заходим в меню «Использовать указанные серверы лицензирования удаленных рабочих столов» и вводим в поле имя Вашего сервера, либо его IP адрес.

Далее переходим в меню «Задать режим лицензирования удаленных рабочих столов», в раскрывающемся меню выбираем «На пользователя», либо «На устройство» в зависимости от Вашей лицензии. (Выбираете то лицензирование, которое указывали в пункте 3 этой инструкции).

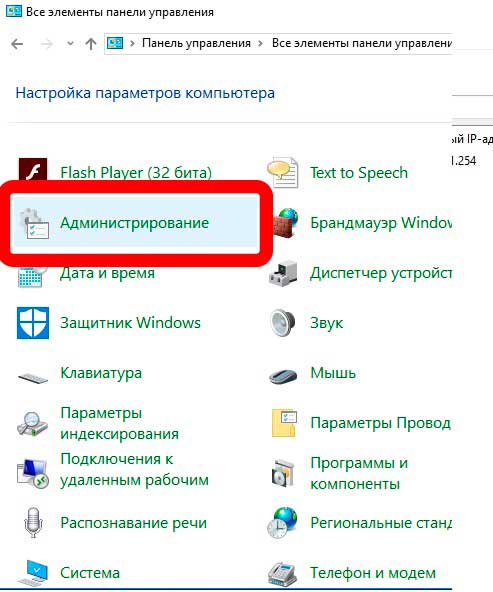

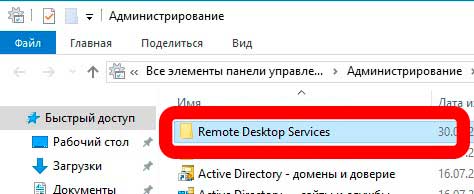

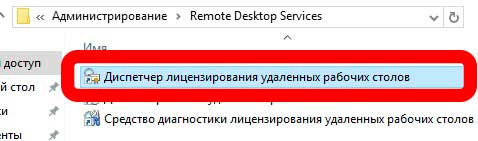

3) Далее непосредственно само лицензированию. Переходим в «Панель управления» > Администрирование > Remote Desktop Services > Диспетчер лицензирования удаленных рабочих столов.

Появится окно «Мастер активации сервера».

В выпадающем меню выбираем «Авто» метод подключения.

Вводите имя и фамилию, название Вашей организации и страну размещения сервера. (Данные можно вводить любые, они не требуют проверки).

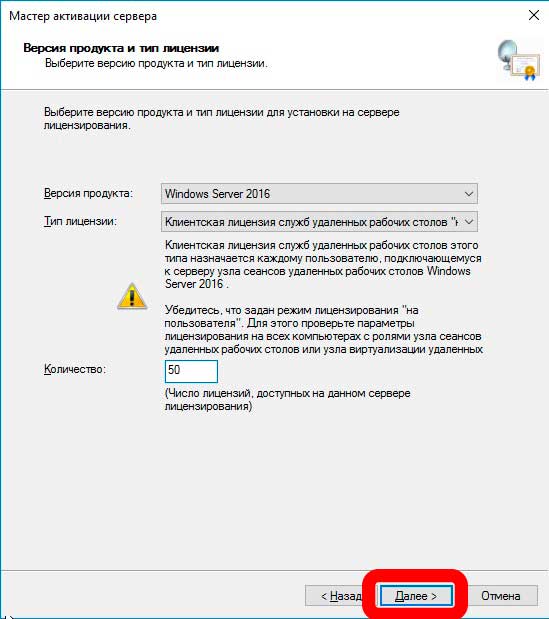

После ввода всех данных приступаем к лицензированию. Исходя из нашей инструкции — это будет лицензирование «На пользователя», он обеспечивает подключение 50 (возможно другое число) пользователей (клиентов) по RDP к серверу.

В лицензировании — выбираем «Пакет лицензий в розницу» > нажимаем «Далее».

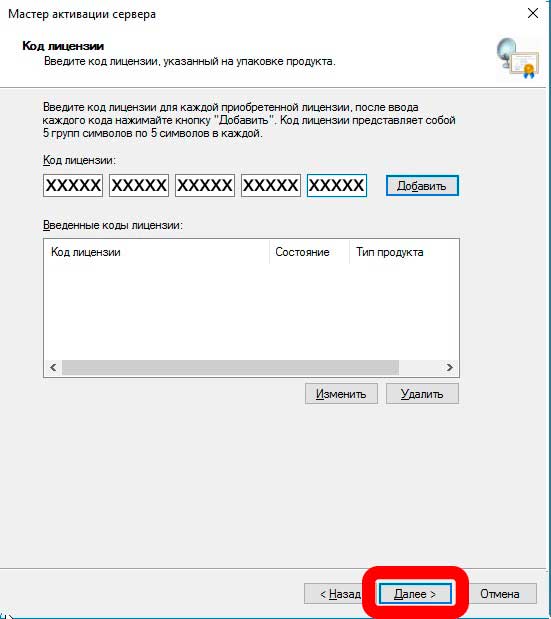

В появившемся поле вводите ваш ключ активации.

От характеристик вашего ключа она может определиться сразу на 50 (возможно другое число) пользователей/устройств. Возможно нужно будет это указать самим как на скриншоте ниже. (указав больше пользователей, чем позволяет лицензия — данная настройка просто не активируется). Тип лицензии соответственно выбираем «По пользователю».

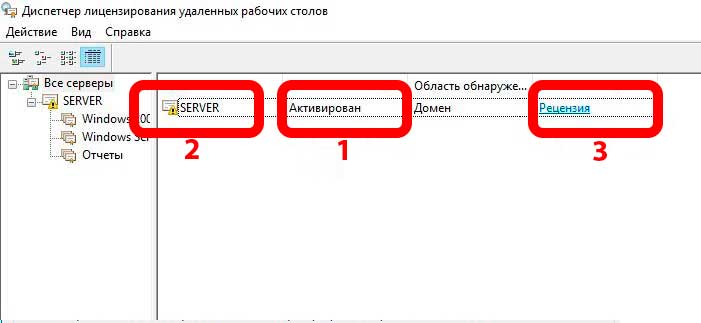

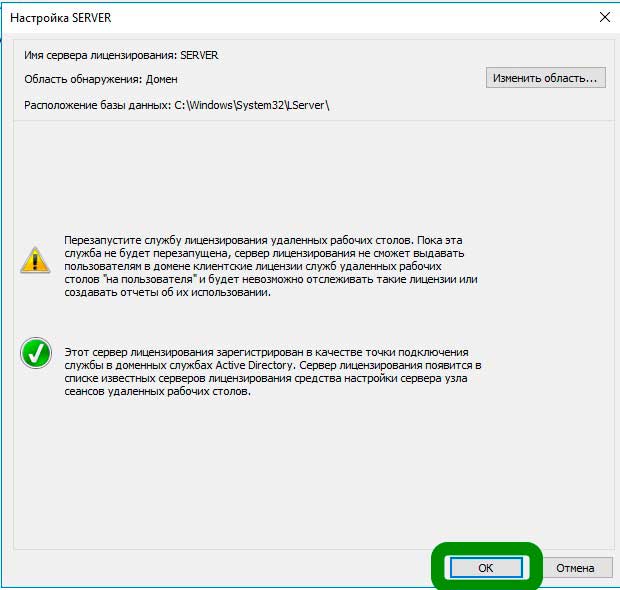

Теперь проверим состояние активации сервера. Переходим в «диспетчер лицензирования удаленных рабочих столов», смотрим активирован ли сервер. В состоянии активации должно быть написано «Активирован». Если у вас появился желтый значок с восклицательным знаком на иконке сервера, то нажимаем на ссылку «Рецензия». В появившемся меню «Рецензии» будут выведены пункты, которые нужно выполнить для исправления проблемы.

Поздравляем с успешной настройкой терминала!

Купить Windows Server 2019 RDS User Cal ( 50 User ) | Купить Windows Server 2022 RDS User Cal ( 50 User )