Все способы:

- Настройка «Локальной политики безопасности» в Windows 10

- Политики учетных записей

- Локальные политики

- Монитор брандмауэра Защитника Windows в режиме повышенной безопасности

- Политики диспетчера списка сетей

- Политики открытого ключа

- Политики управления приложениями

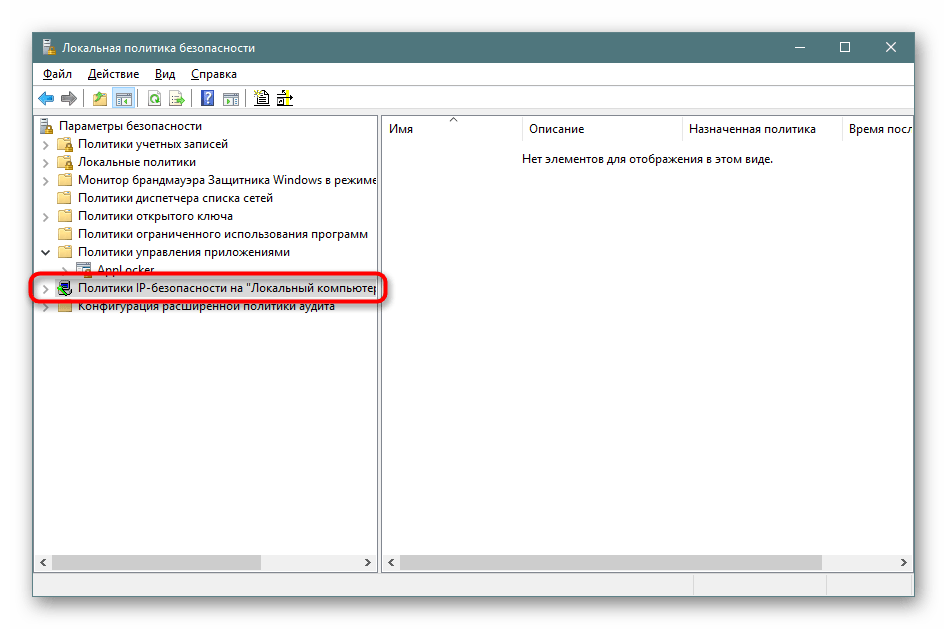

- Политики IP-безопасности на «Локальный компьютер»

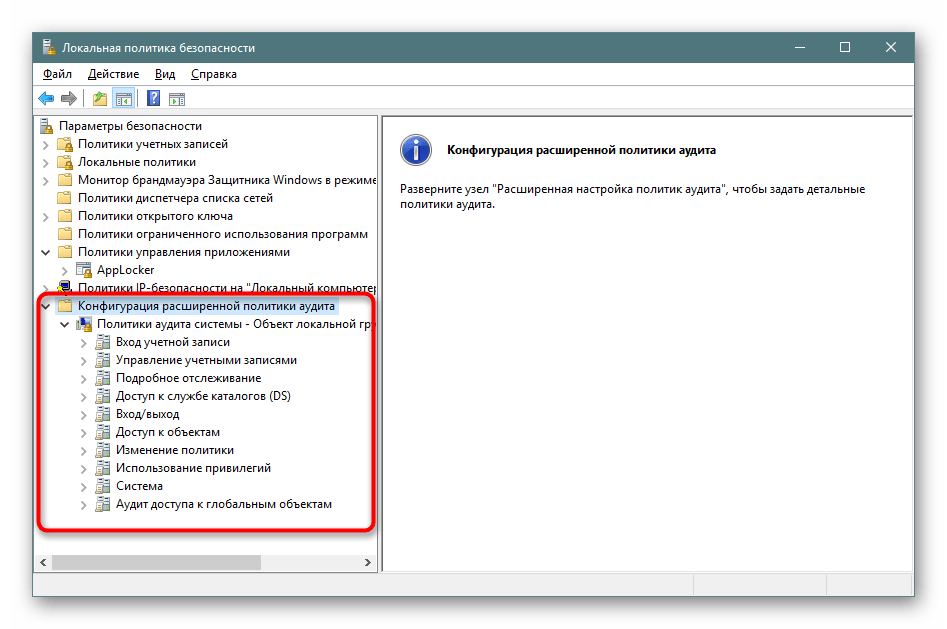

- Конфигурация расширенной политики аудита

- Вопросы и ответы: 0

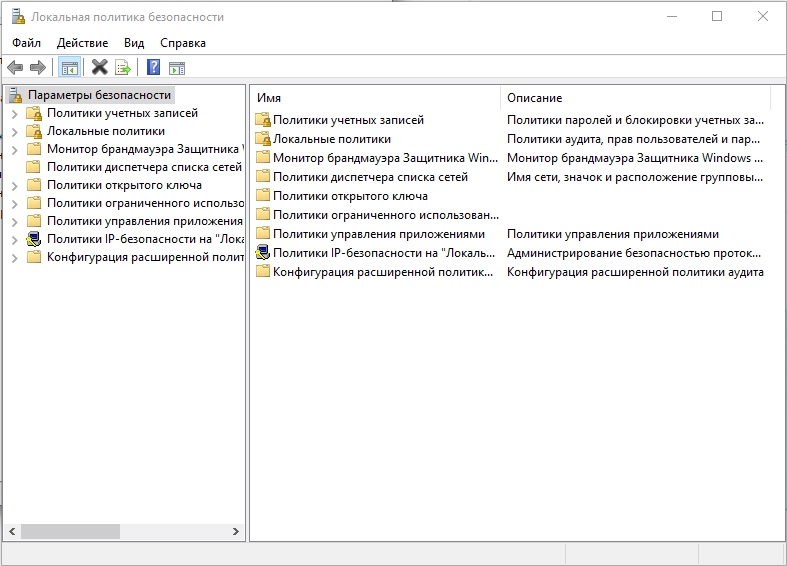

В операционных системах семейства Windows присутствует множество оснасток и политик, представляющих собой набор параметров для настройки различных функциональных составляющих ОС. Среди них находится оснастка под названием «Локальная политика безопасности» и отвечает она за редактирование защитных механизмов Виндовс. В рамках сегодняшней статьи мы обсудим компоненты упомянутого инструмента и расскажем о их влиянии на взаимодействие с системой.

Настройка «Локальной политики безопасности» в Windows 10

Как вы уже знаете из предыдущего абзаца, упомянутая политика состоит из нескольких компонентов, каждый из которых собрал в себе параметры по регулированию защищенности самой ОС, пользователей и сетей при обмене данными. Логично будет уделить время каждому разделу, поэтому давайте сразу же начнем детальный разбор.

Запускается «Локальная политика безопасности» одним из четырех способов, каждый будет максимально полезен определенным юзерам. В статье по следующей ссылке вы можете ознакомиться с каждым методом и выбрать подходящий. Однако хотим обратить ваше внимание, что все приведенные сегодня скриншоты сделаны в самом окне инструмента, а не в редакторе локальных групповых политик, из-за чего следует учитывать особенности интерфейсов.

Подробнее: Расположение локальной политики безопасности в Windows 10

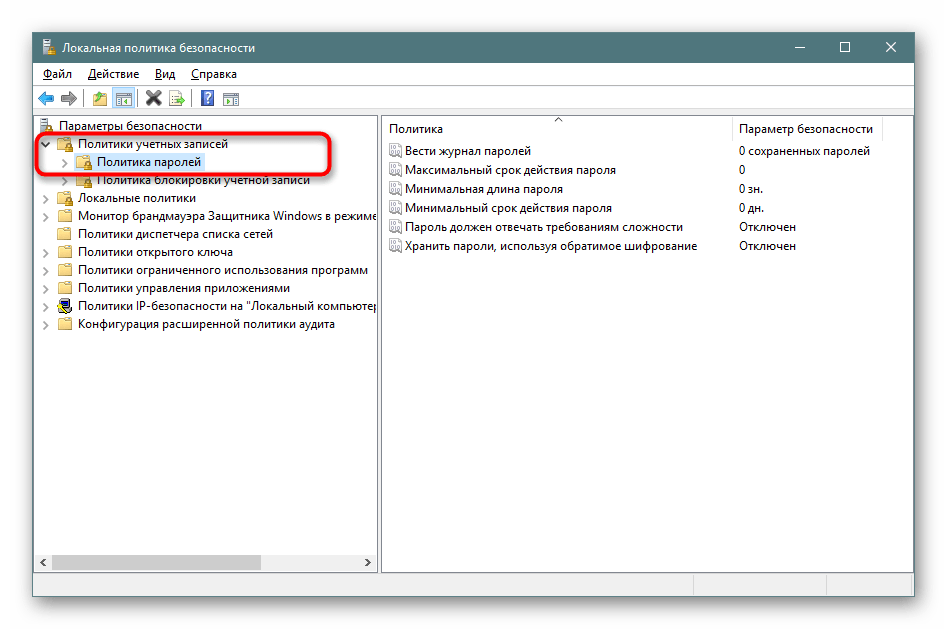

Политики учетных записей

Начнем с первой категории под названием «Политики учетных записей». Разверните ее и откройте раздел «Политика паролей». Справа вы видите перечень параметров, каждый из которых отвечает за ограничения или выполнение действий. Например, в пункте «Минимальная длина пароля» вы самостоятельно указываете количество знаков, а в «Минимальный срок действия пароля» — количество дней на блокировку его изменения.

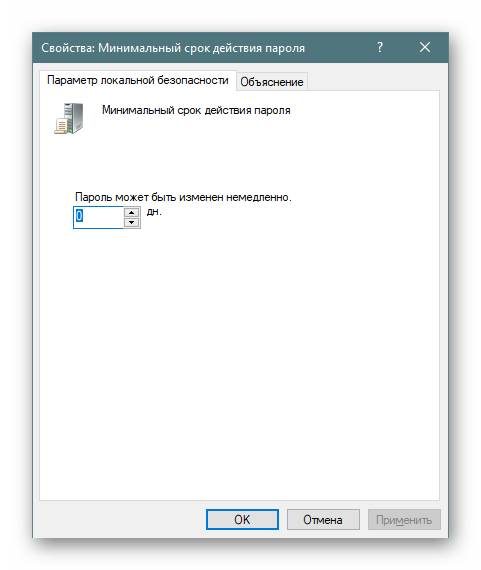

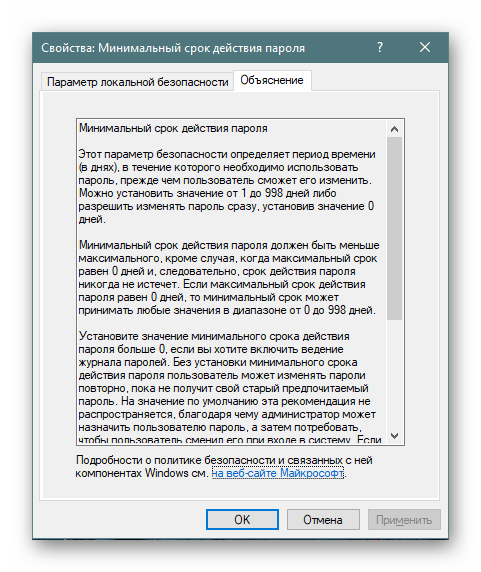

Дважды щелкните на одном из параметров, чтобы открыть отдельное окно с его свойствами. Как правило, здесь присутствует ограниченное количество кнопок и настроек. Например, в «Минимальный срок действия пароля» вы только выставляете количество дней.

Во вкладке «Объяснение» находится детальное описание каждого параметра от разработчиков. Обычно оно расписано достаточно широко, но большая часть информации является бесполезной или же очевидной, поэтому ее можно опустить, выделив только основные моменты лично для себя.

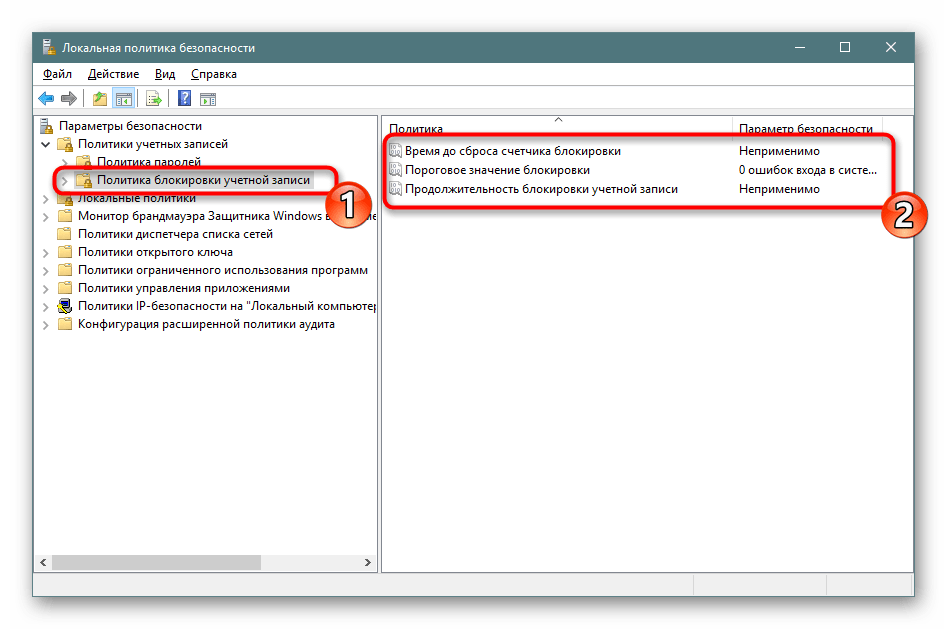

Во второй папке «Политика блокировки учетной записи» присутствует три политики. Здесь доступна установка времени до сброса счетчика блокировки, пороговое значение блокировки (количество ошибок ввода пароля при входе в систему) и продолжительность блокировки профиля пользователя. О том, как устанавливаются каждые параметры, вы уже узнали из информации выше.

Локальные политики

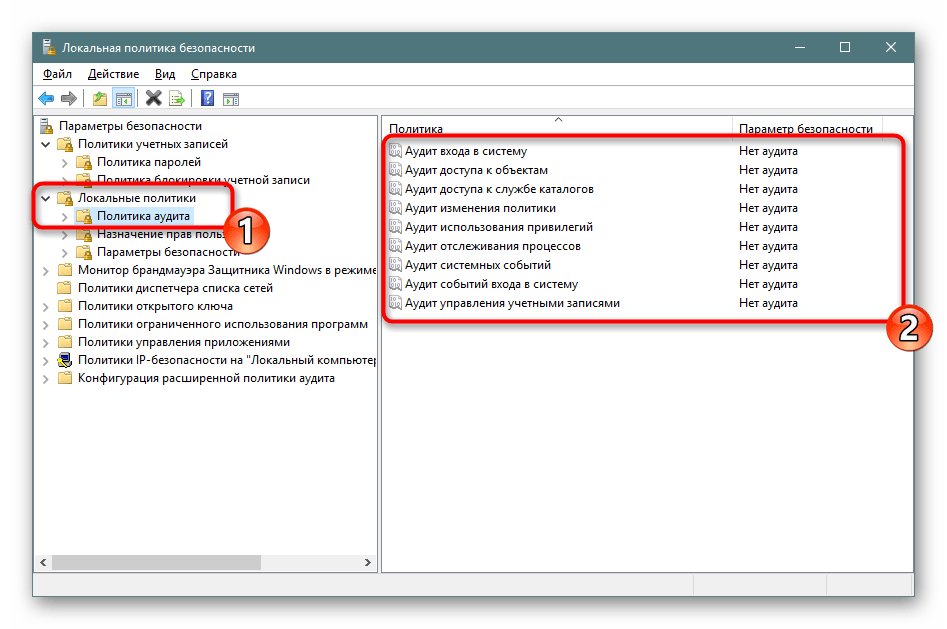

В разделе «Локальные политики» собрано сразу несколько групп параметров, разделенных по директориям. Первая имеет название «Политика аудита». Если говорить просто, аудит — процедура слежения за действиями юзера с дальнейшим занесением их в журнал событий и безопасности. Справа вы видите несколько пунктов. Их названия говорят сами за себя, поэтому отдельно останавливаться на каждом нет никакого смысла.

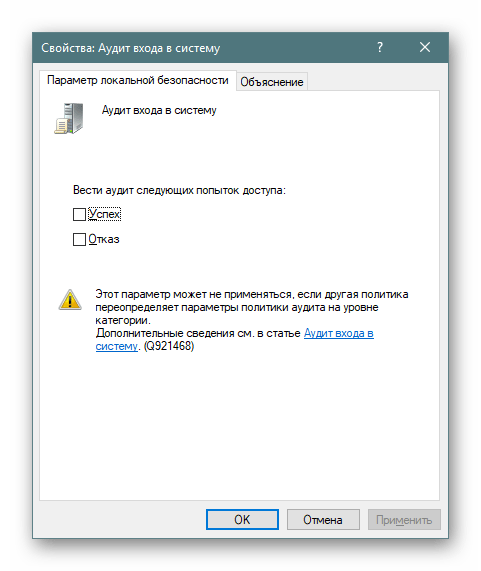

Если значение установлено «Нет аудита», действия отслеживаться не будут. В свойствах же на выбор предоставляется два варианта — «Отказ» и «Успех». Поставьте галочку на одном из них или сразу на обоих, чтобы сохранять успешные и прерванные действия.

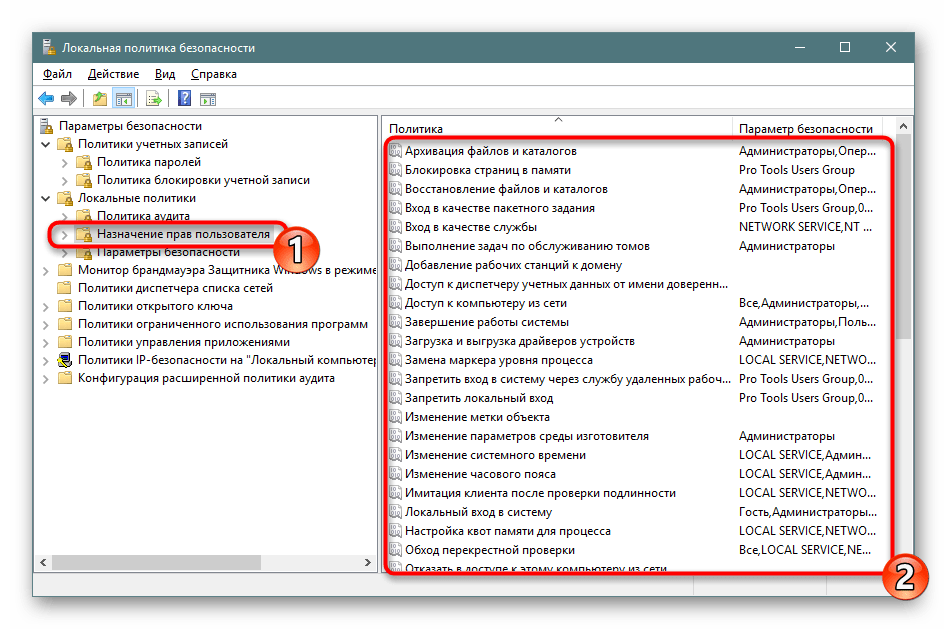

В папке «Назначение прав пользователя» собраны настройки, позволяющие предоставить группам юзеров доступ для выполнения определенных процессов, например, вход в качестве службы, возможность подключения к интернету, установка или удаление драйверов устройств и многое другое. Ознакомьтесь со всеми пунктами и их описанием самостоятельно, в этом нет ничего сложного.

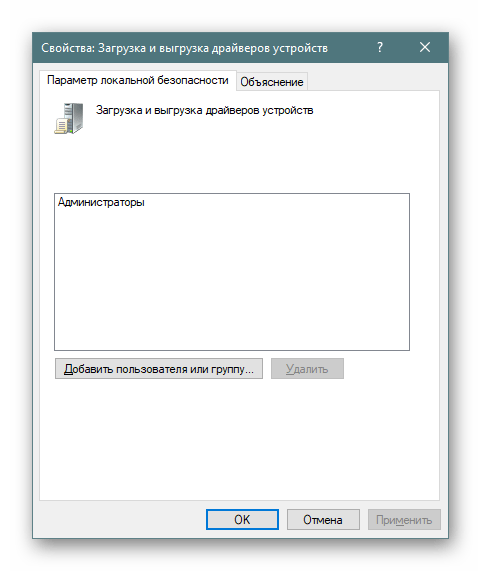

В «Свойства» вы видите перечень групп пользователей, которым разрешено осуществление заданного действия.

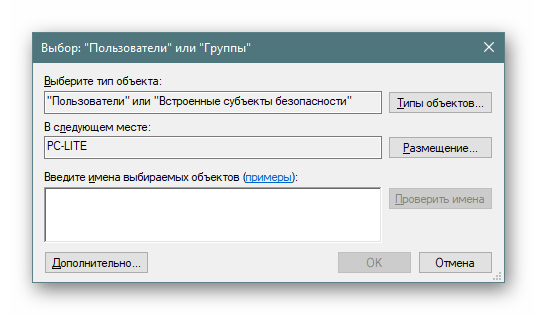

В отдельном окне происходит добавление групп юзеров или только некоторых учетных записей из локальных компьютеров. От вас требуется лишь указать тип объекта и его размещение, а после перезагрузки компьютера все изменения вступят в силу.

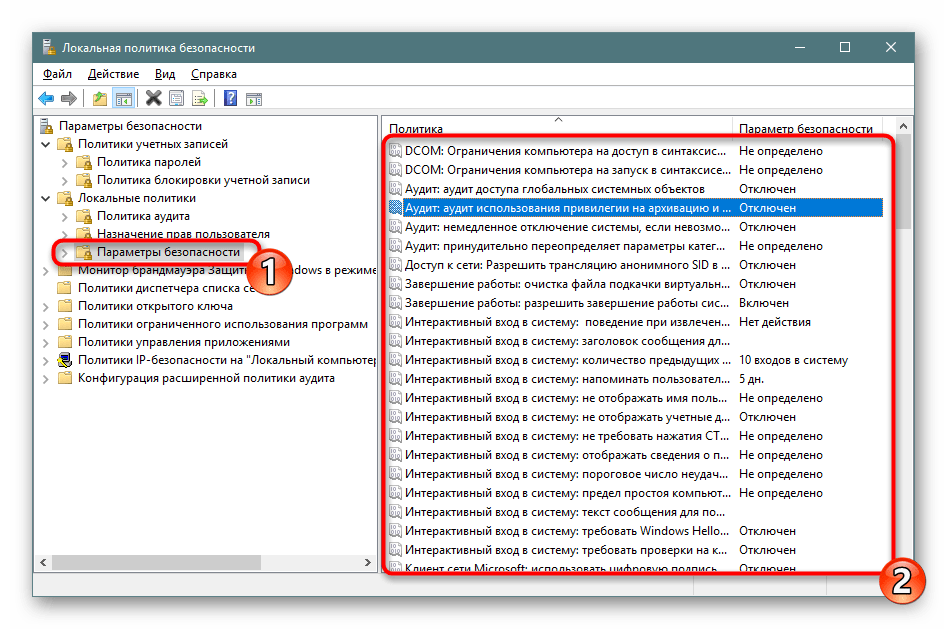

Раздел «Параметры безопасности» посвящен обеспечению защищенности двух предыдущих политик. То есть здесь вы можете настроить аудит, который будет отключать систему при невозможности добавления соответствующей записи аудита в журнал, либо же установить ограничение на количество попыток ввода пароля. Параметров здесь насчитывается более тридцати. Условно их можно разделить на группы — аудиты, интерактивный вход в систему, контроль учетных записей, сетевой доступ, устройства и сетевая безопасность. В свойствах вам разрешено активировать или отключать каждую из этих настроек.

Монитор брандмауэра Защитника Windows в режиме повышенной безопасности

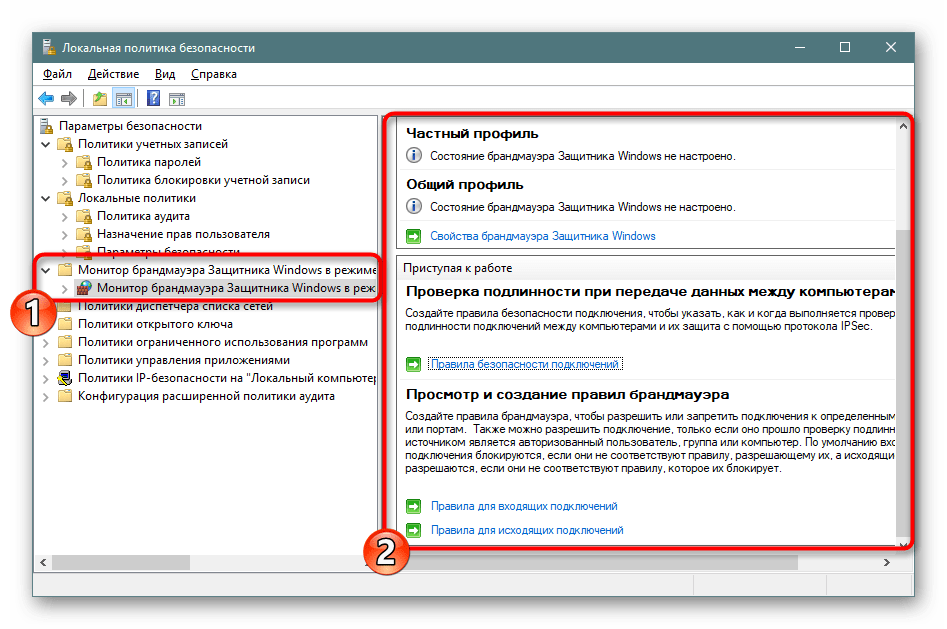

«Монитор брандмауэра Защитника Windows в режиме повышенной безопасности» — один из самых сложных разделов «Локальной политики безопасности». Разработчики попытались упростить процесс наладки входящих и исходящих подключений с помощью добавления Мастера настройки, однако начинающие пользователи все равно с трудом разберутся со всеми пунктами, но эти параметры и крайне редко нужны такой группе юзеров. Здесь доступно создание правил для программ, портов или предопределенных соединений. Вы блокируете либо разрешаете подключение, выбрав при этом сеть и группу.

В этом же разделе происходит определение типа безопасности подключения — изоляция, сервер-сервер, туннель или освобождение от проверки подлинности. Останавливаться на всех настройках нет смысла, ведь это пригодится только опытным администраторам, а они в состоянии самостоятельно обеспечить надежность входящих и исходящих соединений.

Политики диспетчера списка сетей

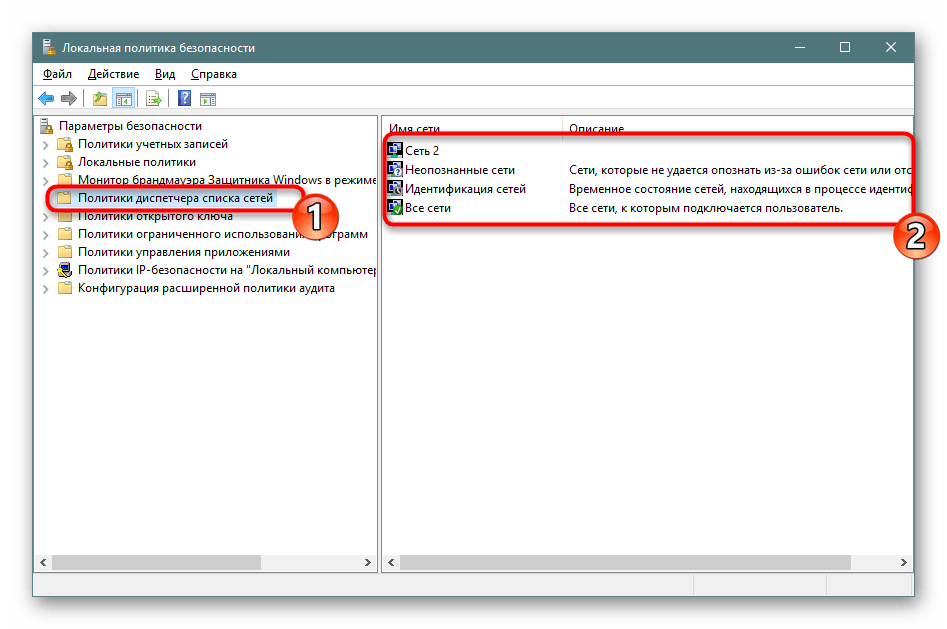

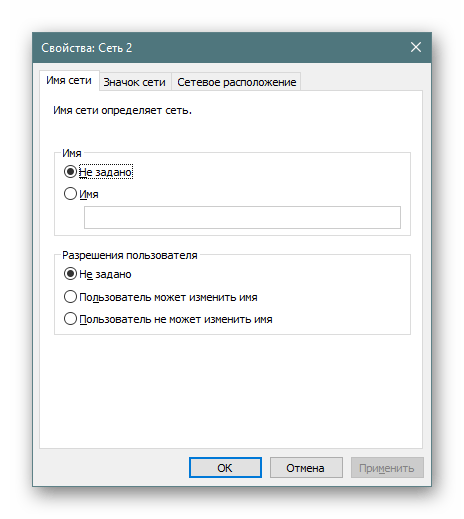

Обратите внимание на отдельную директорию «Политики диспетчера списка сетей». Количество отображаемых здесь параметров зависит от активных и доступных интернет-соединений. Например, пункт «Неопознанные сети» или «Идентификация сетей» будет присутствовать всегда, а «Сеть 1», «Сеть 2» и так далее — в зависимости от реализации вашего окружения.

В свойствах вы можете указать имя сети, добавить разрешения для пользователей, установить собственный значок или задать расположение. Все это доступно для каждого параметра и должно применяться отдельно. После выполнения изменений не забывайте их применять и перезагружать компьютер, чтобы они вступали в силу. Иногда может потребоваться и перезагрузка роутера.

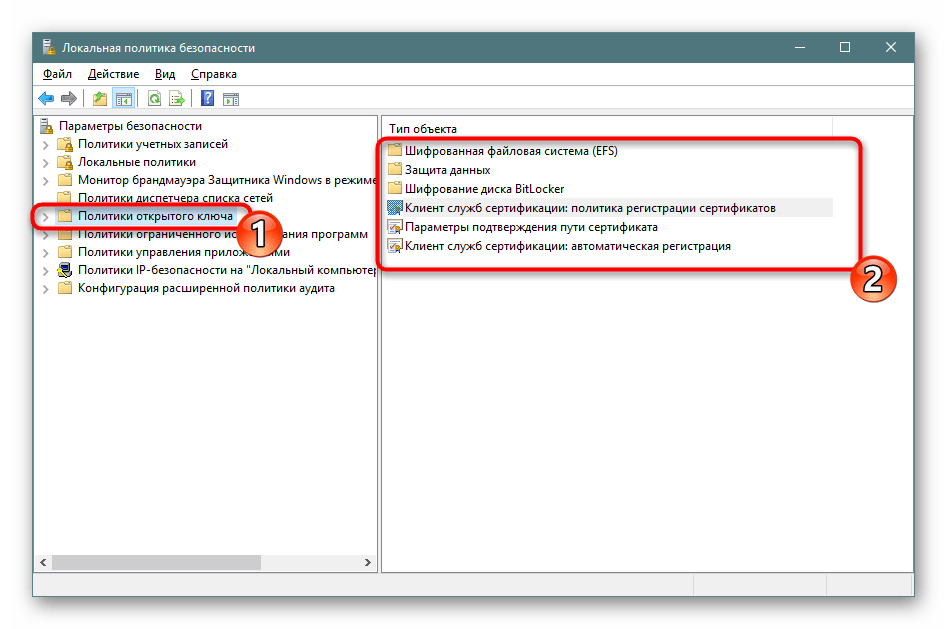

Политики открытого ключа

Полезным раздел «Политики открытого ключа» будет только для тех, кто использует компьютеры на предприятии, где для осуществления криптографических операций или других защищенных манипуляций задействованы открытые ключи и центры спецификаций. Все это позволяет гибко производить контроль доверительных отношений между устройствами, обеспечив стабильную и безопасную сеть. Внесения изменений зависят от активного на предприятии центра доверенности.

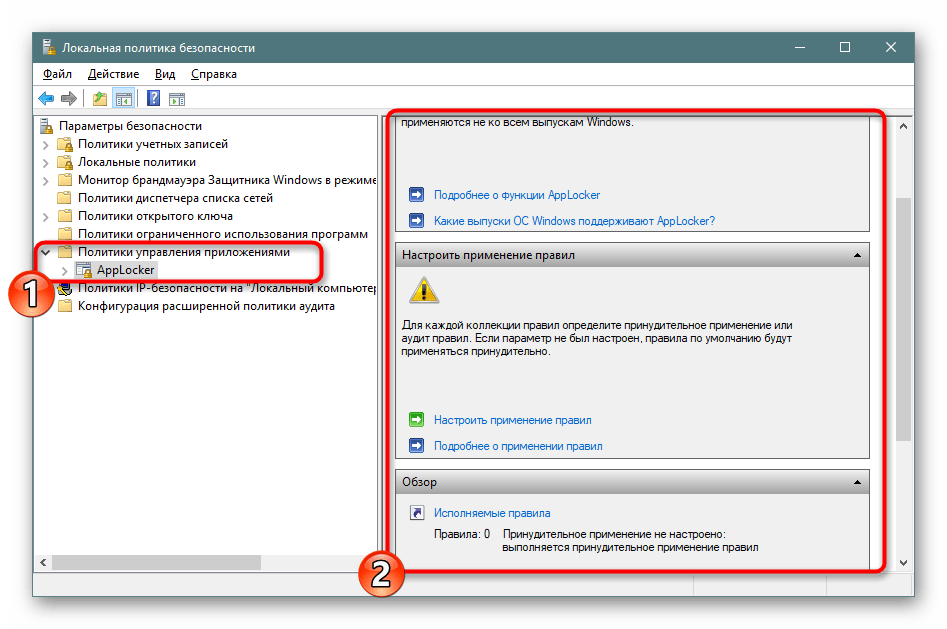

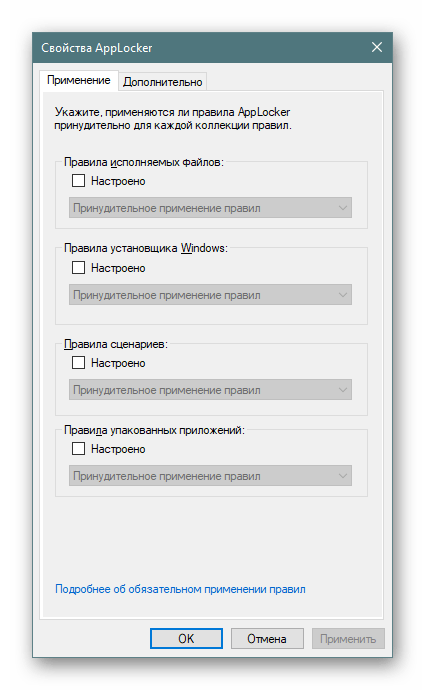

Политики управления приложениями

В «Политики управления приложениями» находится инструмент «AppLocker». Он включает в себя множество самых разнообразных функций и настроек, позволяющих регулировать работу с программами на ПК. Например, он позволяет создать правило, ограничивающее запуск всех приложений, кроме указанных, либо установить ограничение на изменение файлов программами, задав отдельные аргументы и исключения. Полную информацию по поводу упомянутого инструмента вы можете получить в официальной документации компании Microsoft, там все расписано максимально детально, с объяснением каждого пункта.

Что же касается меню «Свойства», то здесь применение правил настраивается для коллекций, например, исполняемые файлы, установщик Windows, сценарии и упакованные приложения. Каждое значение может применяться принудительно, в обход другим ограничениям «Локальной политики безопасности».

Политики IP-безопасности на «Локальный компьютер»

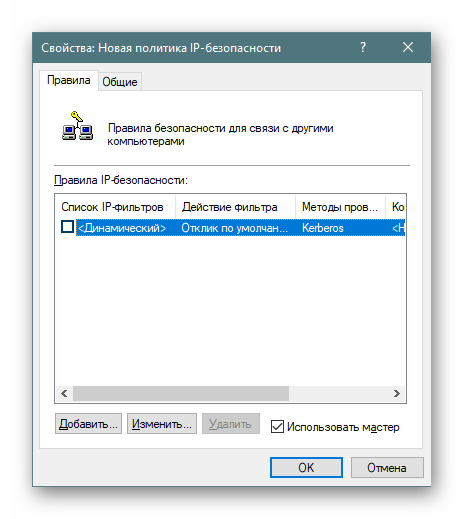

Настройки в разделе «Политики IP-безопасности на «Локальный компьютер»» имеют некое сходство с теми, что доступны в веб-интерфейсе роутера, например, включение шифрования трафика либо его фильтрация. Пользователь сам создает неограниченное количество правил через встроенный Мастер создания указывает там методы шифрования, ограничения на передачу и прием трафика, а также активирует фильтрацию по IP-адресам (разрешение или запрет на подключение к сети).

На скриншоте ниже вы видите пример одного из таких правил связи с другими компьютерами. Здесь присутствует список IP-фильтров, их действие, методы проверки, конечная точка и тип подключения. Все это задается пользователем вручную, исходя из его потребностей в обеспечении фильтрации передачи и приема трафика с определенных источников.

Конфигурация расширенной политики аудита

В одной из предыдущих частей сегодняшней статьи вы уже были ознакомлены с аудитами и их настройкой, однако существуют еще дополнительные параметры, которые вынесены в отдельный раздел. Здесь уже вы видите более обширное действие аудитов — создание/завершение процессов, изменение файловой системы, реестра, политик, управление группами учетных записей пользователей, приложений и многое другое, с чем можете ознакомиться самостоятельно.

Корректировка правил осуществляется точно так же — нужно лишь отметить галочкой «Успех», «Отказ», чтобы запустить процедуру слежения и записи в журнал безопасности.

На этом ознакомление с «Локальной политикой безопасности» в Windows 10 завершено. Как видите, здесь присутствует множество самых полезных параметров, позволяющих организовать хорошую защиту системы. Мы настоятельно советуем перед внесением определенных изменений внимательно изучить описание самого параметра, чтобы понять его принцип работы. Редактирование некоторых правил иногда приводит к серьезным проблемам работы ОС, поэтому делайте все крайне осторожно.

Наша группа в TelegramПолезные советы и помощь

Салимжанов Р.Д

Настройка парольной политики в Windows 10 важна для обеспечения безопасности вашего устройства и данных. Включение и соблюдение парольных политик помогают защитить ваш компьютер от несанкционированного доступа и предотвратить утечку конфиденциальных данных.

Для настройки парольной политики в Windows 10, можно использовать инструменты локальной групповой политики или через Windows PowerShell.

Чтобы настроить парольную политику через локальную групповую политику, выполните следующие шаги:

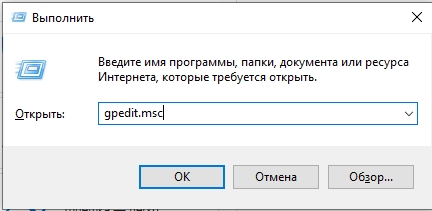

Нажмите Win + R, чтобы открыть окно «Выполнить», введите gpedit.msc и нажмите Enter.

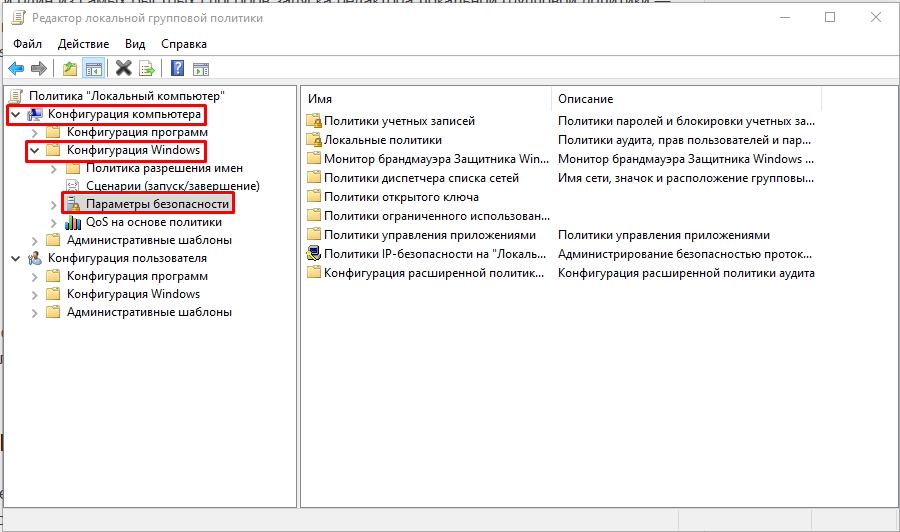

В локальной групповой политике перейдите в «Конфигурация компьютера», «Настройки Windows», «Параметры безопасности», «Политика паролей».

В этом разделе мы можем настроить различные параметры парольной политики, такие как минимальная длина пароля, требования к сложности пароля, максимальный период действия пароля и другие.

Давайте немного поиграемся и выставим параметры.

Минимальная длина пароля:

Число уникальных паролей:

Сложность пароля:

Если вдруг, кто-либо не понимает какой-либо из параметров window прекрасным образом предоставил кнопочку “Объяснение”, где о каждом из них можно прочитать.

Запускаем PowerShell Windows от имени Администратора.

Далее прописываем команду net accounts, она используется для просмотра и конфигурирования политик учетных записей в домене. С помощью этой команды можно просмотреть текущие настройки политик учетных записей, такие как минимальная и максимальная длина пароля, время протухания пароля и другие параметры.

А далее пользуемся командами для настройки парольной политике:

— minpwlen: Этот параметр определяет минимальную длину пароля, которая должна быть установлена для пользователей. Например, net accounts /minpwlen:8 устанавливает минимальную длину пароля равной 8 символам.

— maxpwage: Этот параметр определяет максимальный возраст пароля, после которого пользователь должен его изменить. Например, net accounts /maxpwage:90 устанавливает максимальный возраст пароля в 90 дней.

— minpwage: Этот параметр определяет минимальный возраст пароля, после которого пользователь может его изменить. Например, net accounts /minpwage:1 устанавливает минимальный возраст пароля в 1 день.

— uniquepw: Этот параметр определяет, можно ли использовать предыдущие пароли при изменении пароля. Значение yes означает, что предыдущие пароли запрещены, а no — что позволяется использовать предыдущие пароли. Например, net accounts /uniquepw:yes запрещает использование предыдущих паролей.

Пример роботы net accounts /minpwlen:8

Ну вроде все, здесь все очень легко. Точно также можно настроить политику паролей на сервере Windows 19.

В целом, настройка парольной политики в Windows способствует обеспечению безопасности вашего устройства и данных и является важным элементом защиты в мире цифровых технологий.

1) Пароль не отвечает требованиям политики — как исправить? // [электронный ресурс]. URL: https://remontka.pro/password-doesnt-meet-requirements/ (дата обращения 24.07.2024).

3) Настройка AD GP: Тонкая настройка политики паролей в домене Active Directory // [электронный ресурс]. URL: https://www.youtube.com/watch?v=zQeliHLUdQI (дата обращения 24.07.2024).

Accessing Local Security Policy on Windows 11/10 Made Easy

Published

6 min read

How to Open Local Security Policy (secpol.msc) On Windows 11/10 [Guide]

Local Security Policy, often referred to as secpol.msc, is a crucial tool for managing security settings on Windows operating systems. It provides administrators with the ability to configure security options, audit policies, user rights assignments, and more. Understanding how to access and utilize the Local Security Policy can significantly enhance your ability to manage and safeguard systems effectively. This article aims to provide a comprehensive guide to opening and navigating the Local Security Policy on Windows 10 and Windows 11.

Understanding Local Security Policy

Before we dive into accessing the Local Security Policy, it’s essential to comprehend what it is and how it functions. The Local Security Policy is a feature of Windows that allows users to modify system security settings. It is primarily used in professional and enterprise environments, but it can also serve home users who wish to enhance their system’s security.

Local Security Policy includes the following components:

- Account Policies: This includes settings for password requirements, account lockout policies, and Kerberos policies.

- Local Policies: These are security options, audit settings, and user rights assignments.

- Event Log: Configures the properties for the different event logs, including maximum log file size and retention settings.

- Restricted Groups: Specifies which users or groups can be members of certain groups on the local computer.

- System Services: Manage which services users are allowed to start or stop on the machine.

Now that we understand what the Local Security Policy is, let’s explore how to access it in Windows 10 and Windows 11.

Accessing Local Security Policy in Windows 10

Method 1: Using the Run dialog

- Open the Run dialog: Press

Win + Ron your keyboard. This will bring up the Run command window. - Enter the command: Type

secpol.mscin the text field and hitEnter. This action should open the Local Security Policy console directly.

Method 2: Using Windows Search

- Open Windows Search: Click on the Search icon on the taskbar or press

Win + S. - Type the keyword: Enter

Local Security Policyin the search bar. - Select the application: Once it appears in the search results, click on

Local Security Policyto open the tool.

Method 3: Using the Control Panel

- Open Control Panel: Press

Win + Xto bring up the Quick Access menu and selectControl Panel. - Navigate to Administrative Tools: Click on

System and Security, then selectAdministrative Tools. - Locate Local Security Policy: In the Administrative Tools window, look for Local Security Policy and double-click it to open.

Accessing Local Security Policy in Windows 11

Method 1: Using the Run dialog

- Open the Run dialog: Similar to Windows 10, press

Win + Ron your keyboard. - Enter the command: Type

secpol.mscand pressEnter. This will launch the Local Security Policy directly.

Method 2: Using the Search feature

- Open the Search function: Click on the magnifying glass icon on the Taskbar or press

Win + S. - Search for Local Security Policy: Type

Local Security Policyinto the search box. - Open it: Click on the search result to open the console.

Method 3: Accessing via Settings

- Open Settings: Press

Win + Ito access the Settings menu. - System Administrators: Navigate to System > About, and scroll down for additional information.

- Navigate to Advanced system settings: Here, you may not directly have access; use the previous methods or search for

Admin toolsinstead.

What to Do Once You’re Inside Local Security Policy

Upon entering the Local Security Policy interface, you’ll encounter several sections on the left pane, each representing different areas of security settings. Let’s break down how to navigate and modify these sections:

-

Account Policies:

- Click on the Account Policies section to expand it.

- Here, you can adjust Password Policies, Account Lockout Policies, and Kerberos Policies. For instance, if you want to set up password complexity requirements, double-click on the Password Policy section and adjust the settings accordingly.

-

Local Policies:

- Under Local Policies, you’ll find options for User Rights Assignment, Audit Policy, and Security Options.

- User Rights Assignment allows you to specify which users or groups have rights to perform various options, such as shutting down the system or accessing the computer from the network.

- Audit Policy lets you determine which events are recorded in the security log. Here, you can enable auditing for events such as login attempts or account access.

- Security Options provides a variety of security-related settings. For example, you can enforce secure logon by requiring users to press

Ctrl + Alt + Deletebefore logging in.

-

Event Log:

- Clicking on the Event Log option will let you configure the settings for different logs, allowing you to set restrictions on log sizes and retention methods.

-

Restricted Groups:

- This section allows you to define user group memberships. If there are particular security groups you want to enforce, you can specify them here to limit unauthorized access.

-

System Services:

- Manage users’ access to services through this section, allowing you to specify which users can start or stop various processes.

Best Practices for Using Local Security Policy

Utilizing the Local Security Policy effectively can greatly enhance your system’s security. Here are some best practices:

-

Regularly Review Policies: Security policies should not be static. Regularly reviewing and updating them ensures they adapt to both the changing landscape of security threats and the evolving needs of your organization.

-

Implement Strong Password Policies: Enforce complex password requirements, including length, character types, and expiration timelines. Communicate the importance of strong passwords to users.

-

Audit Logs Frequently: Set up appropriate audit policies to monitor user activities system-wide. Regularly review these logs to catch any unauthorized attempts to access or modify your systems.

-

Limit Administrative Access: Only grant administrative privileges to users who absolutely need them. This limits the potential for misuse or accidental configuration errors that could impact system security.

-

Configure User Rights Assignment Wisely: Be meticulous in assigning user rights. Review which users need specific rights, and ensure unnecessary privileges are revoked.

Troubleshooting Access Issues

In some cases, you might face issues accessing the Local Security Policy due to restrictions in your Windows environment. Here are some tips:

-

Check your Windows edition: The Local Security Policy feature is available in Professional, Enterprise, and Education editions of Windows 10 and 11. If you’re using the Home edition, consider upgrading to gain access.

-

Running as Administrator: Ensure you are running with administrative privileges. If the Local Security Policy doesn’t open, try right-clicking the

secpol.mscfile and selecting «Run as administrator.» -

Group Policy instead of Local Security Policy: If your computer is joined to a domain, some policies may be managed through Group Policy rather than through the Local Security Policy. You may need to consult with your system administrator.

Conclusion

Accessing and utilizing the Local Security Policy (secpol.msc) in Windows 10 and 11 is essential for anyone interested in managing security settings effectively. Whether you’re an IT administrator or a home user wanting to strengthen your system security, knowing how to configure and navigate the Local Security Policy is crucial. With the right practices and settings, you can build a secure environment against potential threats while ensuring compliance with internal policies and regulations.

By following the detailed steps mentioned, along with the best practices and troubleshooting tips, users can confidently navigate the Local Security Policy and customize their security settings according to their needs, ensuring a safer experience in their digital computing world.

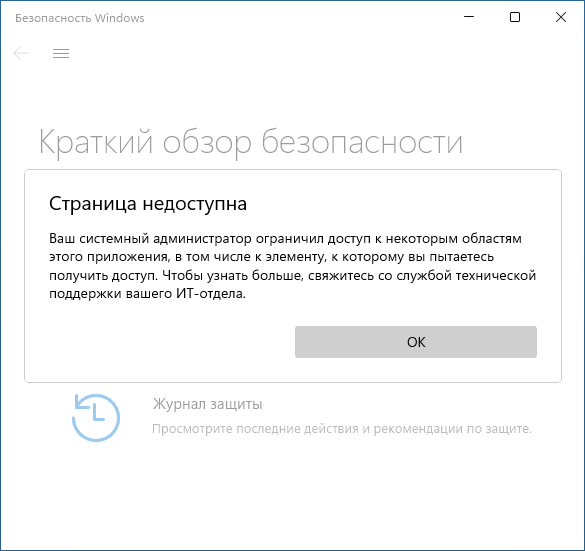

При открытии отдельных параметров встроенного антивируса Windows 11 и Windows 10, известного как Microsoft Defender или Защитник Windows, вы можете увидеть сообщение «Страница недоступна. Ваш системный администратор ограничил доступ к некоторым областям этого приложения, в том числе к элементу, к которому вы пытаетесь получить доступ».

В этой инструкции подробно о способах исправить ситуацию и получить доступ к нужным настройкам, а также о том, почему это может происходить.

Возможные причины

Сначала о возможных причинах, по которым пользователь может получать сообщение о том, что «администратор ограничил доступ к некоторым областям этого приложения» в «Безопасность Windows»:

- Был установлен сторонний антивирус, заблокировавший часть функций и настроек Microsoft Defender. Обычно это выполняется в целях обеспечения стабильной работы и в такой ситуации, возможно, не следует предпринимать каких-либо действий.

- Вы использовали какие-либо средства для отключения Защитника Windows 11 и Windows Как и в предыдущем случае: если это было сделано вами целенаправленно, может иметь смысл оставить всё как есть.

- Вами или сторонним ПО на компьютере (иногда — вредоносным) были настроены локальные политики Microsoft Defender, отключающие доступ к отдельным его параметрам.

- Политики, ограничивающие доступ к настройкам, действительно были настроены вашим системным администратором (если речь идёт о компьютере организации). В такой ситуации, если есть необходимость в изменении параметров, возможно, действительно следует обратиться к системному администратору.

Не исключены и другие сценарии появления проблемы, например, в какой-либо «сборке» Windows соответствующие политики могут быть настроены изначально.

Для выполнения всех далее описанных действий вы обязательно должны иметь права администратора на компьютере. Если это не так, потребуется либо зайти под учетной записью администратора, либо каким-то образом получить необходимые права, например, включив скрытую системную учетную запись «Администратор».

Способы снять ограничения доступа в Microsoft Defender

Почти во всех случаях ограничения в окне «Безопасность Windows» задаются политиками Microsoft Defender, изменить которые можно в редакторе локальной групповой политики (если у вас Windows 11/10 Pro или Enterprise) или редакторе реестра (для любой версии Windows).

Прежде чем приступать, рекомендую проверить, есть ли точки восстановления системы на дату, когда проблемы ещё не было. Если есть — используйте их в первую очередь, а уже затем переходите к далее описанным подходам к решению. В частности, это может помочь, когда причиной ошибки стали обновления системы безопасности Windows, прецеденты чему уже были.

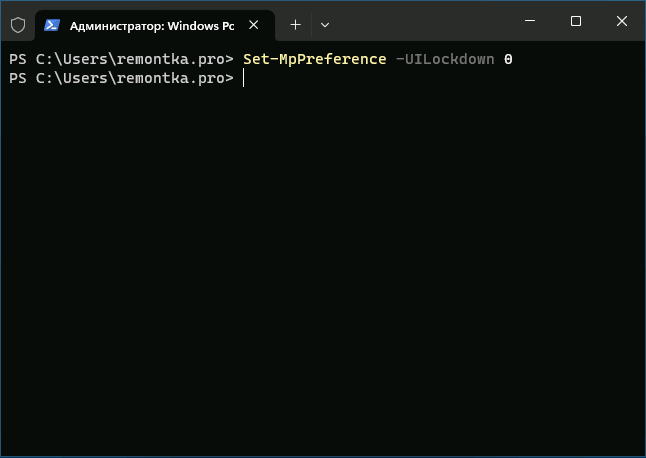

Windows Powershell (Терминал Windows)

Перед тем как прибегать к далее описанным методам решения проблемы, попробуйте следующий быстрый метод решения, иногда он оказывается работоспособным:

- Закройте окно «Безопасность Windows».

- Запустите Windows PowerShell или Терминал Windows от имени администратора, сделать это можно через меню по правому клику на кнопке Пуск.

- Введите команду

Set-MpPreference -UILockdown 0

и нажмите Enter.

После успешного выполнения команды закройте окно консоли и проверьте, была ли решена проблема.

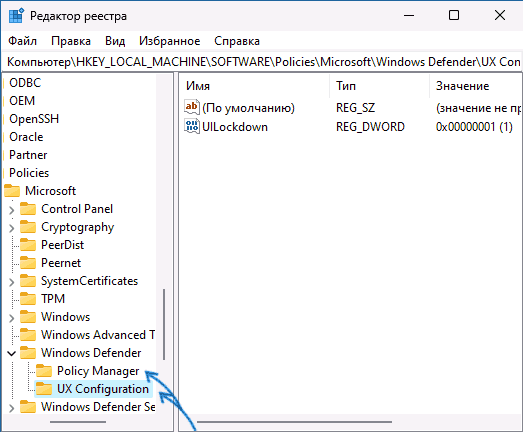

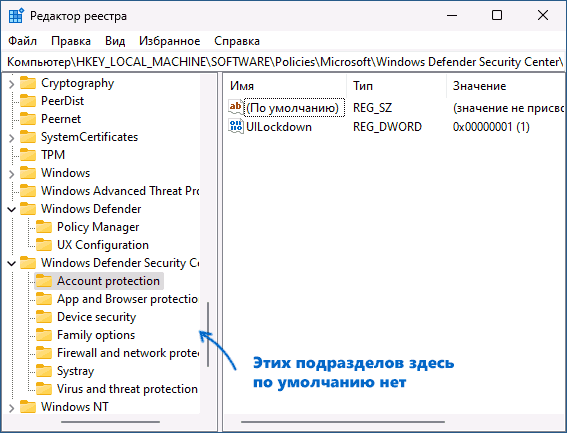

В реестре

Рекомендую начать с редактора реестра:

- Нажмите правой кнопкой мыши по кнопке «Пуск», выберите пункт «Выполнить», введите regedit и нажмите Enter.

- В редакторе реестра перейдите к разделу

HKEY_LOCAL_MACHINE\SOFTWARE\Policies\Microsoft\Windows Defender\

- По умолчанию в этом разделе должен быть лишь один подраздел — Policy Manager, при этом пустой. Если в нём есть значения кроме «По умолчанию» — удалите их (выбираем значение, правый клик — удалить). Если в этом расположении есть другие подразделы, например, UX Configuration — удалите их тоже.

- Проверьте, существует ли раздел реестра

HKEY_LOCAL_MACHINE\SOFTWARE\Policies\Microsoft\Windows Defender Security Center\

Если он присутствует в реестре и содержит какие-либо значения или подразделы, удалите их тоже.

- Закройте редактор реестра и перезагрузите компьютер, затем проверьте, решило ли это проблему.

В ситуации, когда после перезагрузки компьютера проблема не решена, при этом какие-то из указанных разделов или значений реестра вы удаляли, проверьте: не появились ли они снова.

Если вы снова их там наблюдаете, при этом речь идёт о личном компьютере с личной учётной записью, есть вероятность что какое-то стороннее программное обеспечение добавляет эти изменения в реестр. Возможно, это антивирус, а возможно — наоборот. Если есть подозрения о наличии чего-то вредоносного, имеет смысл выполнить проверку с помощью таких средств как Dr.Web CureIt!, AdwCleaner и других.

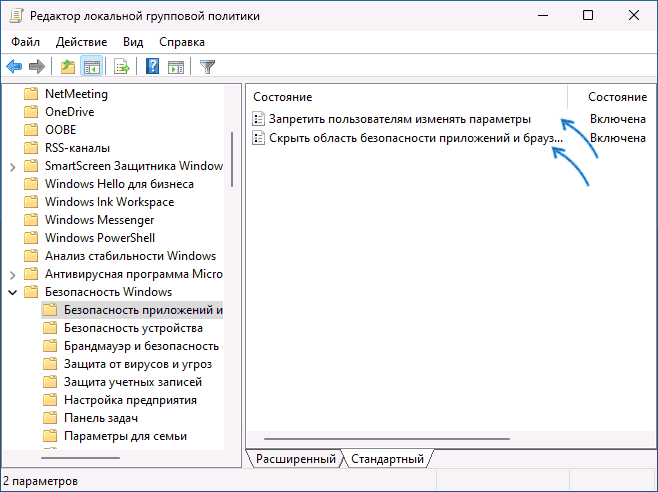

В редакторе локальной групповой политики

В Windows 11 и Windows 10 Pro или Enterprise, можно использовать редактор локальной групповой политики для проверки настроенных политики и их отключения:

- Нажмите клавиши Win+R на клавиатуре, введите gpedit.msc и нажмите Enter.

- В редакторе локальной групповой политики перейдите в раздел «Конфигурация компьютера» — «Административные шаблоны» — «Компоненты Windows».

- Поочередно зайдите в подразделы «Безопасность Windows», «Центр обеспечения безопасности», «Антивирусная программа Microsoft Defender» и изучите политики в этих разделах и их подразделах: по умолчанию состояние всех должно быть «Не задана». Если для каких-то из политик вы видите «Включена» или «Отключена», дважды нажмите по такой политики и установите «Не задано», примените настройки.

- После выполнения этих действий, перезагрузите компьютер и проверьте, решило ли это проблему.

Также здесь может оказаться полезным материал: Как сбросить локальные групповые политики и политики безопасности в Windows.

Удаление всех настроенных политик, имеющих отношение к Защитнику Windows и не только к нему

При отсутствии желаемого результата после выполнения описанных выше шагов можно попробовать удалить вообще все настроенные политики из реестра.

Учитывайте, если в них было настроено что-то полезное, оно также будет потеряно, возможны и нежелательные последствия. Выполняйте эти действия только под свою ответственность. Желательно создать точку восстановления системы перед выполнением далее описанных действий.

Запустите командную строку от имени администратора, затем по порядку введите следующие команды, нажимая Enter после каждой. Выполнение некоторых из указанных команд может завершаться с ошибкой, в этом случае просто переходим к следующей.

reg delete "HKLM\Software\Microsoft\Windows\CurrentVersion\Policies" /f reg delete "HKLM\Software\Microsoft\WindowsSelfHost" /f reg delete "HKLM\Software\Policies" /f reg delete "HKLM\Software\WOW6432Node\Microsoft\Policies" /f reg delete "HKLM\Software\WOW6432Node\Microsoft\Windows\CurrentVersion\Policies" /f reg delete "HKLM\SOFTWARE\Policies\Microsoft\Windows Defender" /v reg delete "HKLM\SOFTWARE\Policies\Microsoft\Windows Defender Security Center" /v reg delete "HKCU\Software\Microsoft\Windows\CurrentVersion\Policies" /f reg delete "HKCU\Software\Microsoft\WindowsSelfHost" /f reg delete "HKCU\Software\Policies" /f reg delete "HKLM\Software\Microsoft\Policies" /f

Перезагрузите компьютер после выполнения команд и проверьте, была ли решена проблема.

Если описанные выше варианты не сработали, можно попробовать следующие подходы:

- Запустить Терминал Windows или Windows PowerShell от имени администратора по правому клику на кнопке Пуск и выполнить команду

Get-AppxPackage Microsoft.SecHealthUI -AllUsers | Reset-AppxPackage

- Скачать обновление KB5007651 из каталога обновлений Майкрософт и установить его.

- Один из читателей в комментариях предлагает следующий способ, который помог не только ему: нажать Win+R, ввести secpol.msc, перейти в раздел Локальные политики — Параметры безопасности — Учётные записи: Состояние учетной записи Администратор, включить опцию.

Если есть основания полагать, что сообщение «Ваш системный администратор ограничил доступ к некоторым областям этого приложения» — результат работы вируса или другого вредоносного ПО, предпримите меры для его поиска и удаления. Здесь может оказаться полезной инструкция: Что делать, если вирус блокирует сайты, установку и запуск антивирусов.

Всем привет! В статье ниже я распишу все основные методы и способы открыть «Локальную политику безопасности» в Windows 10, 11, 7 или 8. Инструкции подойдут для любой современной, и даже старой версии нашей любимой операционной системы. В случае возникновения каких-то проблем – пишите в комментариях, и я постараюсь вам помочь.

Содержание

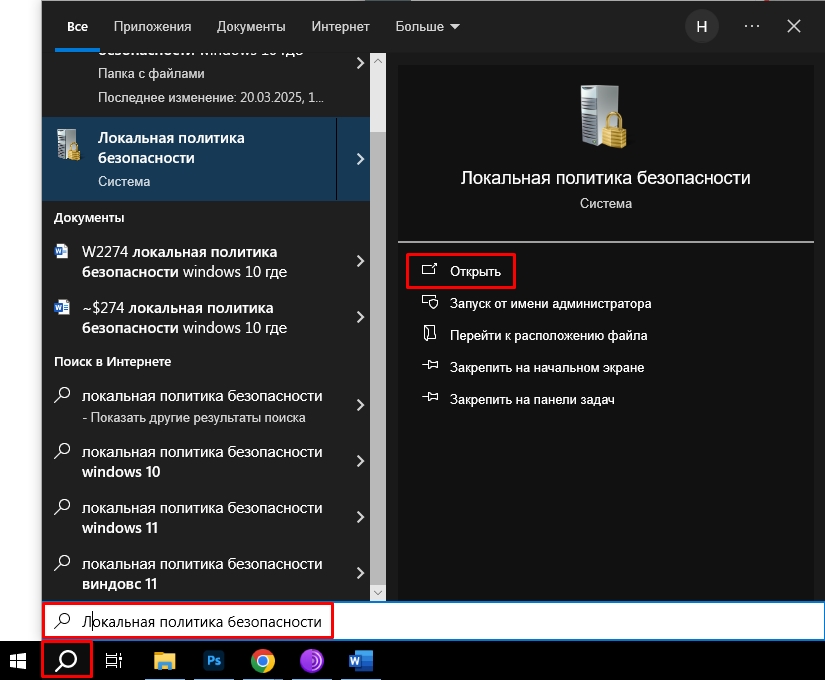

- Способ 1: Поиск Windows

- Способ 2: Окно «Выполнить».

- Способ 3: Панель управление

- Способ 4: Через «Редактор локальной групповой политики»

- Видео

- Задать вопрос автору статьи

Где находится «Локальная политика безопасности» в Windows 10, 11, 7 или 8. Не важно, что вы ищите, самый простой быстрый способ – это воспользоваться поиском Виндовс. Нажмите по кнопке с изображением лупы или по строке поиска. Её также можно найти, нажав «Пуск». После этого вводим запрос:

Локальная политика безопасности

Вам останется просто выбрать эту системную утилиту и нажать «Открыть».

Читаем – как ускорить компьютер и работу системы на 20-30%.

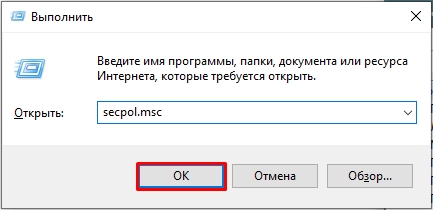

Способ 2: Окно «Выполнить».

Еще один вариант, это воспользоваться специальной, встроенной утилитой «Выполнить», которая быстро открывает системные программы.

Читаем – как очистить комп от мусора.

- Зажмите клавиши на клавиатуре:

+ R

- Введите:

secpol.msc

- Далее вы увидите нужное вам окошко.

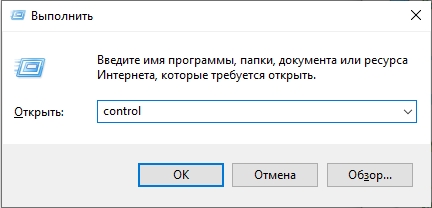

Способ 3: Панель управление

- Тут мы аналогично воспользуемся окном «Выполнить» – зажимаем:

+ R

- Вписываем запрос на открытие панели управления:

control

СОВЕТ! Вы аналогично можете открыть эту панель с помощью поиска.

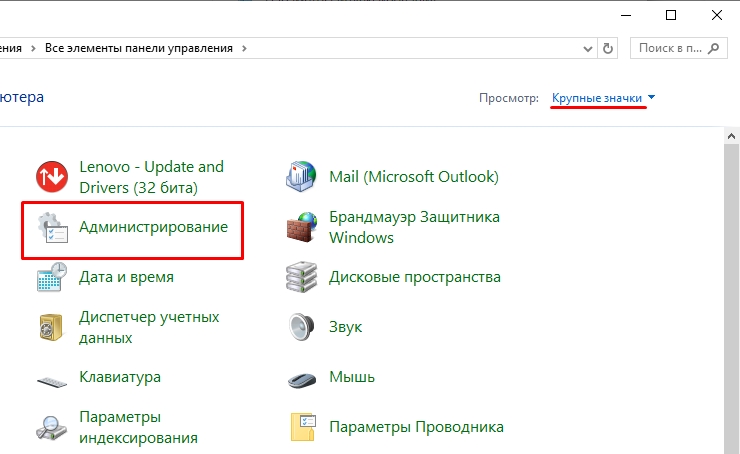

- Находим раздел «Администрирование». Если вы видите, какую-то другую картинку, как на скриншоте ниже, то поменяйте режим «Просмотра» и поставьте крупные или мелкие значки.

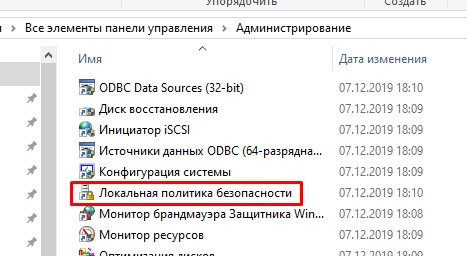

- В списке просто найдите нужный вам элемент.

Способ 4: Через «Редактор локальной групповой политики»

- Жмем:

+ R

- Вводим:

gpedit.msc

- Теперь откройте основной, глобальный раздел «Конфигурация компьютера».

- Кликаем по подразделу «Конфигурация Windows».

- Раскрываем пункт «Параметры безопасности». Справа вы увидите все пункты, которые и относятся к «Локальной политики безопасности», просто здесь она имеет другое название.

Есть еще один вариант – через консоль управления, но я не думаю, что кто-то будет пользоваться этим методом, так как он достаточно «костыльный». Если вы найдете какой-то свой удобный и интересный способ – поделитесь им в комментариях. Пользователи портала WiFiGiD.RU будут вам благодарны.