Вот подробное руководство по настройкам Windows 11 через реестр. Эти настройки позволяют улучшить производительность, безопасность и удобство использования операционной системы. Важно: перед изменением реестра создайте резервную копию, чтобы избежать проблем с системой.

Как открыть редактор реестра

- Нажмите «Win+R».

- Введите «regedit» и нажмите Enter .

- Если появится запрос UAC (Control Access), подтвердите его.

1. Отключение сбора данных Microsoft

Windows активно собирает данные о пользователях. Вы можете ограничить это:

HKEY_LOCAL_MACHINE\SOFTWARE\Policies\Microsoft\Windows\DataCollection

Создайте или измените значение DWORD (32-bit) с именем «AllowTelemetry» и установите его в «0».

2. Ускорение загрузки Windows

Отключите анимацию при загрузке:

HKEY_LOCAL_MACHINE\SOFTWARE\Microsoft\Windows\CurrentVersion\Policies\System

Создайте или измените значение DWORD (32-bit) с именем «DisableAnimations» и установите его в «1».

3. Отключение предварительной загрузки приложений

Предварительная загрузка может замедлять работу системы:

HKEY_LOCAL_MACHINE\SYSTEM\CurrentControlSet\Services\Ntfs

Создайте или измените значение DWORD (32-bit) с именем «NtfsDisable8dot3NameCreation» и установите его в «1».

4. Блокировка рекламы в Windows

Отключите показ рекламы в различных частях системы:

HKEY_LOCAL_MACHINE\SOFTWARE\Policies\Microsoft\Windows\CloudContent

Создайте или измените значение DWORD (32-bit) с именем «DisableSoftLanding» и установите его в «1».

5. Отключение рекомендаций в меню «Пуск»

Если вас раздражают рекомендуемые приложения в меню «Пуск»:

HKEY_CURRENT_USER\Software\Microsoft\Windows\CurrentVersion\Explorer\Advanced

Создайте или измените значение DWORD (32-bit) с именем «Start_NotifyIconHide» и установите его в «1».

6. Изменение скорости прокрутки колесиком мыши

Настройте скорость прокрутки страниц:

HKEY_CURRENT_USER\Control Panel\Desktop

Создайте или измените значение строкового параметра (String Value) с именем «WheelScrollLines» и установите желаемое число строк (например, «3»).

7. Отключение автозаполнения в браузере Edge

Если вы используете Microsoft Edge, можно отключить автозаполнение:

HKEY_CURRENT_USER\Software\Policies\Microsoft\Edge

Создайте или измените значение DWORD (32-bit) с именем «PasswordManagerEnabled» и установите его в «0».

8. Ускорение закрытия программы

Уменьшите задержку при закрытии окон:

HKEY_CURRENT_USER\Control Panel\Desktop

Измените значение строки «HungAppTimeout» и «WaitToKillAppTimeout» на «2000» (или меньше).

9. Отключение автоматического обновления темы

Если Windows автоматически меняет вашу тему:

HKEY_LOCAL_MACHINE\SOFTWARE\Policies\Microsoft\Windows\Personalization

Создайте или измените значение DWORD (32-bit) с именем «NoChangingLockScreen» и установите его в «1».

10. Отключение фоновых процессов OneDrive

Если вы не используете OneDrive, отключите его фоновые процессы:

HKEY_LOCAL_MACHINE\SOFTWARE\Policies\Microsoft\Windows\OneDrive

Создайте или измените значение DWORD (32-bit) с именем «DisableFileSyncNGSC» и установите его в «1».

11. Отключение проверки сетевых дисков при старте

Это ускорит загрузку системы:

HKEY_LOCAL_MACHINE\SYSTEM\CurrentControlSet\Control\Session Manager

Создайте или измените значение DWORD (32-bit) с именем «DisableRestartOnSystemFailure» и установите его в «1».

12. Изменение интервала автоматической очистки временных файлов

Настройте, как часто Windows очищает временные файлы:

HKEY_LOCAL_MACHINE\SOFTWARE\Microsoft\Windows\CurrentVersion\Explorer\VolumeCaches\Active Setup Temp Folders

Измените значение «StateFlagsXX» (где XX — номер) на «2».

13. Отключение быстрого запуска

Быстрый запуск может вызывать проблемы с некоторыми устройствами:

HKEY_LOCAL_MACHINE\SYSTEM\CurrentControlSet\Control\Session Manager\Power

Создайте или измените значение DWORD (32-bit) с именем «HiberbootEnabled» и установите его в «0».

14. Отключение предпросмотра файлов

Если вам не нужна функция предпросмотра файлов:

HKEY_CURRENT_USER\Software\Microsoft\Windows\CurrentVersion\Explorer\Advanced

Создайте или измените значение DWORD (32-bit) с именем «DisablePreviewPane» и установите его в «1».

15. Изменение времени ожидания USB-устройств

Увеличьте время ожидания для USB-устройств:

HKEY_LOCAL_MACHINE\SYSTEM\CurrentControlSet\Services\usbhub

Создайте или измените значение DWORD (32-bit) с именем «HubTimeout» и установите его в «60000» (60 секунд).

Важные советы

- Создавайте резервные копии реестра , прежде чем вносить изменения.

- Не меняйте значения, если не уверены в их назначении.

- После изменений перезагрузите компьютер, чтобы применить настройки.

Эти настройки помогут оптимизировать Windows 11 под ваши потребности и повысить общую производительность системы.

Windows 10: HKEY_CURRENT_USER\Software\Microsoft\Windows\CurrentVersion\Policies\System <-Gone missing

Discus and support HKEY_CURRENT_USER\Software\Microsoft\Windows\CurrentVersion\Policies\System <-Gone missing in Windows Hello & Lockscreen to solve the problem; Hi,

I’ve got a problem where the win+L won’t work as it should and lock my computer on my win 10 system.

I went into the registry and found out…

Discussion in ‘Windows Hello & Lockscreen’ started by Smurfy1020, Dec 25, 2020.

-

HKEY_CURRENT_USER\Software\Microsoft\Windows\CurrentVersion\Policies\System <-Gone missing

Hi,

I’ve got a problem where the win+L won’t work as it should and lock my computer on my win 10 system.

I went into the registry and found out after a quick search that i should have a folder called «System» at the end in the following reg path «HKEY_CURRENT_USER\Software\Microsoft\Windows\CurrentVersion\Policies».

This however seem to be missing in my computer, and i’m wondering if there is possible to simply fix the registry myself?

Thanks for any help :

Merry Christmas

-

Recent File List

Remove-ItemProperty -Path «Registry::HKEY_CURRENT_USER\SOFTWARE\Microsoft\Windows\CurrentVersion

\Applets\Paint\Recent File List» -name file1Remove-ItemProperty -Path «Registry::HKEY_CURRENT_USER\SOFTWARE\Microsoft\Windows\CurrentVersion

\Applets\Paint\Recent File List» -name file2

Remove-ItemProperty -Path «Registry::HKEY_CURRENT_USER\SOFTWARE\Microsoft\Windows\CurrentVersion

\Applets\Paint\Recent File List» -name file3

Remove-ItemProperty -Path «Registry::HKEY_CURRENT_USER\SOFTWARE\Microsoft\Windows\CurrentVersion

\Applets\Paint\Recent File List» -name file4

Remove-ItemProperty -Path «Registry::HKEY_CURRENT_USER\SOFTWARE\Microsoft\Windows\CurrentVersion

\Applets\Paint\Recent File List» -name file5

Remove-ItemProperty -Path «Registry::HKEY_CURRENT_USER\SOFTWARE\Microsoft\Windows\CurrentVersion

\Applets\Paint\Recent File List» -name file6

Remove-ItemProperty -Path «Registry::HKEY_CURRENT_USER\SOFTWARE\Microsoft\Windows\CurrentVersion

\Applets\Paint\Recent File List» -name file7

Remove-ItemProperty -Path «Registry::HKEY_CURRENT_USER\SOFTWARE\Microsoft\Windows\CurrentVersion

\Applets\Paint\Recent File List» -name file8

Remove-ItemProperty -Path «Registry::HKEY_CURRENT_USER\SOFTWARE\Microsoft\Windows\CurrentVersion

\Applets\Paint\Recent File List» -name file9

…you get the idea. ( too lazy to put it in a for loop and test it.

or just open regedit and remove all the fileX from that key.

-

rgbgp.dll pop up on start

check these for it and just delete it I bet its one of them fake antivirus or malware viruses

HKEY_LOCAL_MACHINE\Software\Microsoft\Windows\CurrentVersion\Run registry key

HKEY_CURRENT_USER\Software\Microsoft\Windows\CurrentVersion\Run registry key

HKEY_LOCAL_MACHINE\Software\Microsoft\Windows\CurrentVersion\Policies\Explorer\Run

HKEY_CURRENT_USER\Software\Microsoft\Windows\CurrentVersion\Policies\Explorer\Run

-

HKEY_CURRENT_USER\Software\Microsoft\Windows\CurrentVersion\Policies\System <-Gone missing

Registry strange behavior in HKEY_CURRENT_USER\Software\Microsoft\… Why? that’s your file associations and registered file types.

I suggest if you have a system restore point you use that to reverse whatever you’ve done.

HKEY_CURRENT_USER\Software\Microsoft\Windows\CurrentVersion\Policies\System <-Gone missing

-

HKEY_CURRENT_USER\Software\Microsoft\Windows\CurrentVersion\Policies\System <-Gone missing — Similar Threads — HKEY_CURRENT_USERSoftwareMicrosoftWindowsCurrentVersionPoliciesSystem Gone missing

-

Sleep option gone missing

in Windows 10 Software and Apps

Sleep option gone missing: I can’t seem to choose the sleep option in power settings or the control panel power options. It just suddenly disappeared from everywhere.I have tried every method to fix it from researching the internet. From cmd prompts to local group policy editor and whatnot…. -

Folder Gone Missing

in Windows 10 Network and Sharing

Folder Gone Missing: This morning when I booted up my computer, it got stuck on the «Preparing Windows» phase of the boot-up for almost 10 minutes. I did a hard restart of my computer and that seemed to get it to boot up properly the second time around, but when I signed in, it was like I was… -

Bluetooth gone missing

in Windows 10 Drivers and Hardware

Bluetooth gone missing: Hi,I am going mad trying to fix this issue. My Bluetooth toggle has disappeared, and I cannot connect any Bluetooth device to my laptop. It worked before, but one day it was gone. I am so stuck and need some help.

I have tried enabling the driver again, reinstalling and…

-

Icon gone missing

in Windows 10 Customization

Icon gone missing: volume icon is missing in my taskbar. when I tried to enable it, the network icon disappeared .I can’t pin volume ,network and battery icon all together. Only two remains and the other disappeared . The missing icon is not in icon tray![ATTACH]… -

Notepad has gone missing

in Windows 10 Software and Apps

Notepad has gone missing: Hi all *SmileSince this new communitive update for 2004 Tues 14 July — My Notepad has gone missing

Had a look in Apps its not there and Microsoft store — windows notepad and can’t install it button not working[img]

[img]

160639

-

Tabs gone missing

in Windows 10 Network and Sharing

Tabs gone missing: Hi,The tabs on some of the programs sometime is gone sometimes Explorer, Office apps, and Chrome. This happens to me many times already, on my desktop and also Surface Book 2. See below example happening to Chrome:

[ATTACH]

If I click on anything on the missing…

-

Exe files gone missing

in Windows 10 Network and Sharing

Exe files gone missing: so my pc ran into a problem , i had to fix it with system restore . at first everything seems normal and i saw my desktop without any icons in it except the preinstalled apps , then i checked my files installed … ALL the files is fine EXCEPT ALL OF MY EXE FILES ARE GONE… -

Files just gone Missing..

in Windows 10 Network and Sharing

Files just gone Missing..: I had a bunch of softwares nearly 60GB which has now just gone missing, the space is still occupied by the files, But the parent folder is just not visible. It’s not hidden I have checked that and I even ran a recovery software to check for lost files and it just didn’t find… -

£ sign gone missing

in Windows 10 Customization

£ sign gone missing: How do I get back my £ sign on my computer. The keypad shows # instead of £https://answers.microsoft.com/en-us/windows/forum/all/sign-gone-missing/6ce984d6-e66f-47da-83ac-40fe11dd9c5d

Уровень сложностиСредний

Время на прочтение6 мин

Количество просмотров18K

Основной задачей, которую необходимо решить вредоносному файлу сразу после запуска является закрепление в системе, то есть обеспечение возможно постоянной работы данного процесса в системе. То есть, злоумышленнику необходимо, чтобы процесс, с помощью которого он может получить доступ в систему (троян, бэкдор и т. д.) запускался бы автоматически при загрузке системы и работал во время всего сеанса работы системы. Существует несколько методов закрепиться в системе. В этой статье мы рассмотрим наиболее распространенные способы закрепления в ОС Windows, а также посмотрим, как некоторые из этих техник выглядят в отладчике. Будем считать, что для запуска нужного процесса злоумышленнику так или иначе необходимо запустить выполнимый файл.

Ветка Run

Начнем с наиболее известного места, где можно прописать автоматический запуск приложения при старте системы — реестра Windows. И прежде всего приложения, желающие стартовать вместе с ОС прописывают себя в ветки

HKEY_LOCAL_MACHINE\SOFTWARE\Microsoft\Windows\CurrentVersion\Run

HKEY_CURRENT_USER\SOFTWARE\Microsoft\Windows\CurrentVersion\Run

Для первого варианта нам необходимы права локального администратора. Для того, чтобы прописать автоматический запуск файла, необходимо добавить новое значение в ветку Run.

Однако, важно понимать, что манипуляции с данными ветками реестра также отслеживают и средства защиты. Так антивирус будет очень внимательно следить за тем, какие приложения собираются прописать свои файлы в эти ветки реестра. И попытка неизвестного ранее приложения прописаться в ветку Run может привести к срабатыванию антивируса.

Также, если вам необходимо один раз выполнить какой-либо файл. Например, вам необходимо прописать в системе сервис, то можно воспользоваться ключом RunOnce.

HKEY_LOCAL_MACHINE\SOFTWARE\Microsoft\Windows\CurrentVersion\RunOnce

Если мы хотим выполнить файл один раз для конкретного пользователя, то необходимо прописать файл в ветке:

HKEY_CURRENT_USER\SOFTWARE\Microsoft\Windows\CurrentVersion\RunOnce

Однако, этими, наиболее известными ветками реестра возможности спрятаться в автозагрузку не ограничиваются. Так, за автозагрузку в профиле текущего пользователя отвечают ветки реестра показанные ниже.

HKEY_CURRENT_USER\SOFTWARE\Microsoft\Windows\CurrentVersion\Policies\Explorer\Run

HKEY_LOCAL_MACHINE\SOFTWARE\Microsoft\Windows\CurrentVersion\Policies\Explorer\Run

HKEY_CURRENT_USER\SOFTWARE\Microsoft\Windows\Shared Tools\Msinfo

HKEY_LOCAL_MACHINE\SOFTWARE\Microsoft\Windows\Shared Tools\Msinfo

Посмотрим, как код, правящий реестр выглядит в отладчике.

Конечно, любой здравомыслящий вредонос постарается максимально скрыть от отладки как разделы памяти в которых указаны ветки реестра и записываемые значения, так и сами вызовы функций для работы с реестром. Но в представленном на скриншоте примере мы видим обращения к реестру: RegOpenKeyEx, RegCreateKey, RegCloseKey. По вызовам этих функций можно понять, что приложение в принципе работает с реестром. В случае, если вносятся правки в представленные выше ветки, то вероятнее всего мы имеем дело с вредоносом.

Сервисы в реестре

Еще одним способом поселиться в автозагрузку является использование системных служб – сервисов. Сервис (служба) – это приложение, автоматически исполняемое системой при запуске операционной системы Windows и выполняющиеся вне зависимости от статуса пользователя.

Существует несколько режимов для служб:

-

запрещён к запуску;

-

ручной запуск (по запросу);

-

автоматический запуск при загрузке компьютера;

-

автоматический (отложенный) запуск;

-

обязательная служба/драйвер (автоматический запуск и невозможность (для пользователя) остановить службу).

Соответственно, для того, чтобы осуществить автоматический запуск какого-либо выполнимого файла, нам необходимо прописать его как сервис. И здесь кроются некоторые сложности. Дело в том, что сервис – это, не совсем обычный выполнимый файл. Для его запуска недостаточно просто создать exe файл и запустить его. Вместо этого нам необходимо зарегистрировать сервис в системе и только потом его можно запускать.

На скриншоте ниже представлен фрагмент кода, в котором формируется набор значений в стеке (в том числе имя выполняемого файла и самого сервиса) и затем все это передается функции CreateService для создания сервиса.

После того, как сервис зарегистрирован в системе его можно запустить с помощью вызова функции OpenService.

Помимо использования функций ОС предназначенных непосредственно для работы с сервисами, для регистрации и запуска сервиса можно воспользоваться командой sc. В примере ниже мы создаем процесс, который запускает команду sc start NewServ. CreateProcess не единственная функция для запуска процессов. В одной из предыдущих статей по реверсингу мы использовали функцию WinExec для запуска калькулятора при реализации переполнения буфера.

В общем, не стоит забывать про такой простой способ работы с сервисами, как консольные команды.

И еще с сервисами можно работать через реестр. Для этого предназначена ветка

HKEY_LOCAL_MACHINE\SYSTEM\CurrentControlSet\services\

В ней находятся разделы, описывающие работу каждого из сервисов, зарегистрированных в операционной системе.

На скриншоте показаны параметры сервиса DHCP. Как видно, в этой ветке имеются параметры, отвечающие за параметры запуска сервиса, аккаунт, от которого он запускается и собственно сам путь к выполнимому файлу. Таким образом, работу с сервисами можно организовать с помощью манипуляций с реестром.

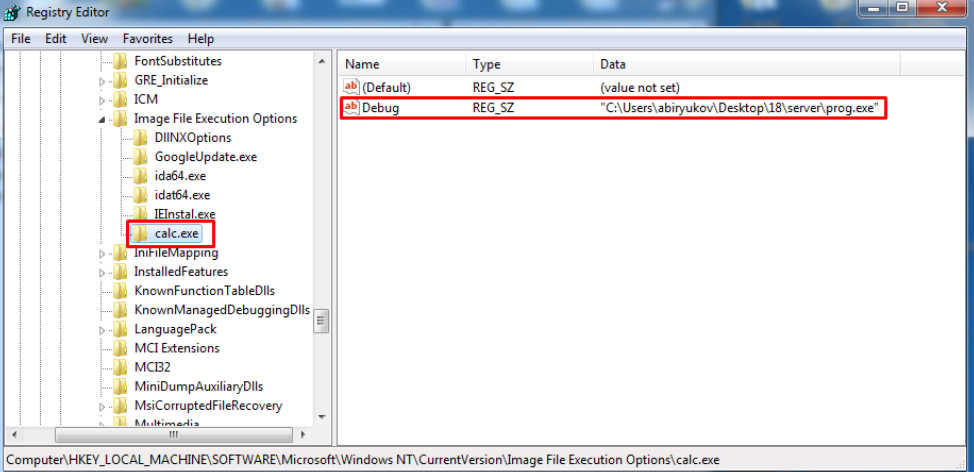

Скрытый отладчик

Представленные выше способы регистрации в автозагрузке в большей или меньшей степени видны пользователю системы. Так запущенные сервисы можно легко увидеть в соответствующей оснастке, а ветки Run хорошо всем известны, и можно без труда проверить их содержимое.

Однако, в реестре есть менее известные ветки, в которые тоже можно подселить выполнимый файл. В данном случае речь пойдет не совсем об автозагрузке как таковой, но при желании здесь тоже можно организовать автозапуск.

Разработчики из Майкрософт очень любят оставлять себе лазейки в виде недокументированных возможностей. В частности, они предусмотрели функционал по автоматическому запуску отладчика для заданного приложения. Работает это следующим образом: в ветке реестра

HKEY_LOCAL_MACHINE\SOFTWARE\Microsoft\Windows NT\CurrentVersion\ Image File Execution Options\

Мы создаем раздел с именем запускаемого приложения, а в этом разделе создаем параметр Debug в котором уже указываем выполнимый файл, запускаемый в реальности.

То есть, в примере на скриншоте при попытке запуска калькулятора у нас запустится некий prog.exe. Таким образом можно под видом одного приложения запустить другое. Можно к примеру подменить экранную клавиатуру (osk.exe) на командную строку (cmd.exe). В результате можно будет на заблокированном компьютере вызывать клавиатуру и получать командную строку, причем с правами System!

Небезопасные обновления

Продолжая тему реестра и размещения приложений в нем, мы можем поправить команды, которые выполняются при обновлении тех или иных компонентов. В ветке

HKEY_LOCAL_MACHINE\SOFTWARE\Microsoft\Active Setup\Installed Components\

Указаны GUID установленных компонентов и для многих из них можно найти параметры StubPath и Version. Далее процитируем официальную документацию Майкрософт:

При входе пользователя система сравнивает содержимое разделов HKLM\Software\Microsoft\Active Setup\Installed Components и HKCU\Software\Microsoft\Active Setup\Installed Components. Для каждого раздела в HKLM должна быть копия с тем же GUID в HKCU. Дальше есть три варианта развития событий:

1. Если копии нет, то выполняется команда, указанная в StubPath, после чего в HKCU создается раздел с тем же GUID и прочими параметрами.

2. Если копия есть, то сравнивается значение параметра Version. Если версия в HKCU младше, чем в HKLM, то задание отрабатывает повторно, после чего номер версии в HKCU обновляется.

3. Если же раздел с одинаковым GUID есть и в HKLM и в HKCU и номер версии у них совпадает, то значит компонент уже отработал для данного пользователя и запускать его не требуется.

Таким образом мы можем поиграться со значением StubPath и версиями для того, чтобы в итоге выполнить то, что нам нужно. По сути, здесь тоже можно реализовать автозагрузку.

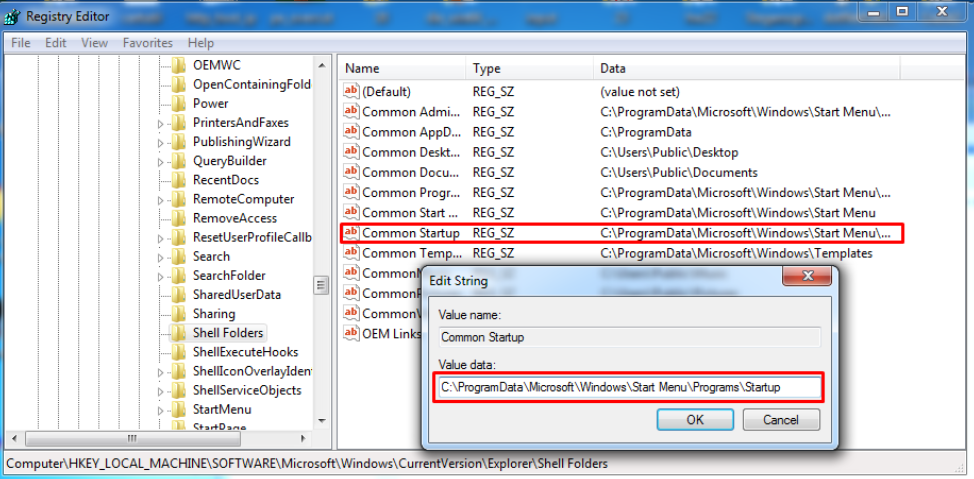

Переселяем папки

Также с помощью реестра можно “перепрятать” разделы из меню Пуск. В ветке HKEY_LOCAL_MACHINE\SOFTWARE\Microsoft\Windows\CurrentVersion\Explorer\Shell Folders

Размещаются пути к различным компонентам, включая меню Автозагрузка. Соответственно, здесь мы тоже можем поменять значения параметров для того, чтобы запускать файлы из другого каталога.

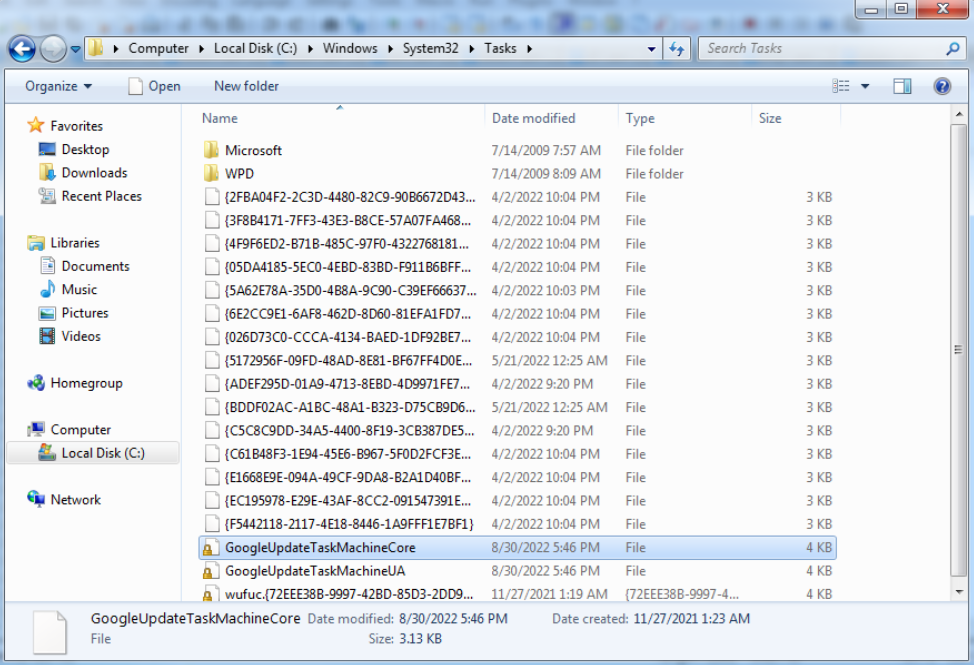

Планировщик задач

Помимо реестра мы можем попробовать прописать свое приложение в XML файлы с описанием задач. В каталоге %WINDIR%\System32\Tasks находятся XML файлы в которых прописано выполнение тех или иных действий и расписание, по которому эти действия выполняются.

Помимо прочего, в них можно найти и те команды, которые должны выполняться в рамках этой задачи.

Таким образом мы получаем еще один вектор для закрепления в системе.

Заключение

В этой статье мы рассмотрели основные методы размещения выполнимых файлов в системе для автозагрузки. Знание этих методов может помочь в выявлении подозрительных активностей злоумышленников в системе.

О других инструментах для обеспечения безопасности можно узнать у экспертов в области ИБ, например на онлайн-курсах. Перед стартом обучения проходят открытые уроки от преподавателей курсов, на которых можно узнать об актуальных технологиях и задать интересующие вопросы экспертам.

Диспетчер задач отключен администратором

Обновлено:

Опубликовано:

Описание

В Windows при нажатии горячих клавиш Alt + Ctrl + Del или Alt + Shift + Esc выскакивает сообщение «Диспетчер задач отключен администратором»:

В более поздних версиях, например, Windows 10, при вызове диспетчера ничего не происходит, а при попытке его открыть с помощью правой кнопки по нижней панели, мы увидим «Диспетчер задач» затемненный и неактивный:

Причина

Изменение ключа DisableTaskMgr в реестре с целью недопущения администратора открыть диспетчер задач. Чаще всего, причины следующие:

- Вирус. Таким образом, он пытается заблокировать запуск инструмента, с помощью которого его можно обнаружить и остановить.

- Диспетчер задач специально заблокировал системный администратор. Как правило, чтобы ограничить действия пользователей за компьютером.

Решение

Существует несколько способов обратно включить диспетчер задач.

1. Использование редактора реестра Windows

Так как причиной ошибки является изменение значения ключа в реестре, можно воспользоваться его редактором.

Если при попытке вызвать реестр, выскочит ошибка «Редактирование реестра запрещено администратором системы», читайте соответствующую инструкцию по ее устранению.

Запускаем реестр (команда regedit) и переходим по ветке HKEY_CURRENT_USER\Software\Microsoft\Windows\CurrentVersion\Policies\System.

Находим ключ DisableTaskMgr и либо удаляем его, либо задаем значение 0:

Перезагружаем компьютер (в более поздних версиях Windows, перезагрузка не потребуется).

2. С помощью командной строки

Точно такого же эффекта, как описан в способе 1 выше, можно добиться с помощью командной строки. Для этого вводим:

reg add HKCU\Software\Microsoft\Windows\CurrentVersion\Policies\System /v DisableTaskMgr /t REG_DWORD /d 0 /f

* данной командой мы отредактируем значение ключа DisableTaskMgr, установив его на 0.

* командную строку необходимо запускать от имени администратора. В противном случае, мы получим ошибку «Ошибка: Отказано в доступе».

Для удаления ключа с помощью командной строки вводим:

reg delete HKCU\Software\Microsoft\Windows\CurrentVersion\Policies\System /v DisableTaskMgr /f

Данный метод окажется удобным, если поражено большое количество компьютеров. В таком случае мы сможем написать небольшой bat-файл и запустить его на всех пораженных компьютерах или сохранить его на рабочем столе на будущее. Само содержимое файла bat/cmd будет следующее:

@echo off

reg add HKCU\Software\Microsoft\Windows\CurrentVersion\Policies\System /v DisableTaskMgr /t REG_DWORD /d 0 /f

* мы можем столкнуться с проблемой, когда из-за вируса мы не сможем выполнить вышеописанные команды или запустить скрипт. Тогда мы можем добавить его в автозагрузку и перезагрузить компьютер.

3. Программа AVZ

Чтобы не лезть в реестр, можно воспользоваться утилитой AVZ. Скачиваем архив с программой и распаковываем его в любую папку на компьютере. Заходим в эту распакованную папку и запускаем программу avz.exe от имени администратора.

Нажимаем «Файл» — «Восстановление системы»:

Ставим галочку напротив «Разблокировка диспетчера задач»:

Нажимаем кнопку «Выполнить отмеченные операции»:

Перезагружаем компьютер.

4. Групповая политика

В домашних версиях Windows нет групповой политики и при попытке ее открыть мы получим сообщение «Не удается найти «gpedit.msc». Проверьте, правильно ли указано имя и повторите попытку».

Открываем групповую политику (команда gpedit.msc) и переходим в раздел Конфигурация пользователя — Административные шаблоны — Система — Возможности Ctrl+Alt+Del (или Варианты действий после нажатия CTRL + ALT + DEL) — справа кликаем по Удалить диспетчер задач и переводим в состояние Не задано или Отключить.

Перезагружаем компьютер.

5. Переустановка системы

Если, к сожалению, никакие методы не помогают, можно переустановить систему.

Не забываем сделать копию всех важных данных.

Что помогло решить проблему?

Если вам удалось решить проблему, поделитесь своим опытом для других. Какой метод помог:

* в процентах показаны результаты ответов других посетителей.

Установки реестра, предназначенные для пользователей, расположены в разделе HKEY_CURRENT_USER.

Одним из основных правил безопасности является наличие у пользователя минимального набора полномочий, необходимого ему для выполнения его работы. Другими словами, пользователю надо позволить без осложнений войти в систему и обеспечить его всеми нужными для работы программными средствами и полномочиями, но при этом осуществлять жесткий контроль для избежания нежелательных последствий.

Примечание. На самом деле этот раздел не хранит никаких настроек, а содержит только указатели к ключам текущего пользователя в разделе HKEY_USERS. Текущий пользователь идентифицируется своим идентификатором безопасности (SID), который присутствует в названии раздела. Каждый раз, когда пользователь входит в систему, раздел HKEY_CURRENT_USER создается заново.

В первую очередь ограничим доступ пользователей к настройкам системы. Поскольку большинство настроек сосредоточено в Панели управления, то ей в первую очередь и надо заняться.

Самый простой способ избавить пользователя от соблазна поковыряться в настройках системы — это убрать все лишнее из панели управления. Для удаления апплетов из панели управления воспользуемся разделом реестра HKEY_CURRENT_USER\Control Panel\don’t load. Этот раздел существует специально для хранения названий апплетов панели управления, которые вы не хотите загружать.

Для добавления апплета к списку нужно создать новый параметр реестра REG_SZ и назвать его именем апплета, который мы хотим запретить. Значение параметра должно быть No.

Поскольку вам нужно знать имена апплетов, которые вы хотите спрятать, вот их список:

Access.cpl – специальные возможности

Appwiz.cpl – установка и удаление программ

Desk.cpl – свойства экрана

Firewall.cpl – брандмауэр Windows

Hdwwiz.cpl – установка оборудования

Inetcpl.cpl – свойства Интернет (IE)

Intl.cpl – язык и региональные стандарты

Joy.cpl – игровые устройства

Powercfg.cpl – управление электропитанием

Sysdm.cpl – свойства системы

Timedate.cpl – дата и время

Main.cpl – свойства мыши

Mmsys.cpl – звуки и аудио-устройства

Ncpa.cpl – сетевые подключения

Netsetup.cpl – мастер настройки сети

Nusrmgr.cpl – учетные записи пользователей

Odbccp32.cpl – администратор источников данных ODBC

Wscui.cpl – центр обеспечения безопасности Windows

Wuaucpl.cpl – настройка автоматического обновления

Имейте ввиду, что при использовании этого метода мы всего лишь убираем значки из окна панели управления. Пользователи все равно смогут получить доступ к панели управления путем ввода имени файла в меню Пуск — Выполнить или из сокращенного меню значков рабочего стола, которое открывает апплет панели управления если выбрать пункт Свойства .

При необходимости более полного контроля мы можем изменить некоторые из апплетов панели управления, удалив из них соответствующие вкладки, или вообще запретить их запуск.

В разделе реестра HKEY_CURRENT_USER\Software\Microsoft\Windows\Current Version\Policies\Explorer создаем параметры типа REG_DWORD :

NoHardwareTab — определяет доступность вкладки Оборудование (Hardware). Значение параметра, равное 1, убирает эту вкладку из следующих апплетов панели управления:

Клавиатура

Мышь

Звуки и аудио устройства

Также вкладка Оборудование удаляется из диалогового окна Свойства для всех локальных дисков.

NoAddPrinter — управляет возможностью добавления нового принтера. Значение равное 0 запрещает добавление нового принтера, равное 1 — разрешает.

NoDeletePrinters — определяет, могут ли пользователи удалять установленные принтеры. Значение равное 0 запрещает удаление принтера, равное 0 — разрешает.

NoControlPanel — полный запрет на запуск панели управления. Если задать значение этого параметра равным 1, то при попытке открыть панель управления пользователю будет выдано сообщение об ошибке:

Для управления апплетом Установка и удаление программ (Add/Remove Programs) есть целый раздел реестра HKEY_CURRENT_USER\Software\Microsoft\Windows\Current Version\Uninstall

Изначально этот раздел может отсутствовать в реестре. В этом случае его прийдется создать. В этом разделе создаем параметры типа REG_DWORD :

NoAddRemovePrograms — значение параметра равное 1 запрещает запуск апплета из панели управления, равное 0 — разрешает

NoAddPage — определяет наличие кнопки Установка программ (Add Programs) в окне Установка и удаление программ. Значение 0 делает кнопку доступной, 1 — удаляет.

NoRemovePage — определяет наличие кнопки Изменение или удаление программ (Change or remove programs). Значение равное 0 делает кнопку доступной, 1 — удаляет.

NoWindowsSetupPage — отвечает за наличие кнопки Установка компонентов Windows (Add Windows Components). Значение равное 0 оставляет кнопку, 1 — удаляет.

В разделе реестра HKEY_CURRENT_USER\Software\Microsoft\Windows\Current Version\Policies\Explorer ограничим также доступ к настройкам экрана. Для этого создаем параметры реестра типа REG_DWORD:

NoDispCpl — запрет на запуск апплета Экран (Display). Значение, равное 1, запрещает редактирование настроек экрана, 0 — разрешает. При этом сам апплет не убирается из панели управления, а при попытке его запуска выдается ошибка.

NoDispAppearencePage — удаляем вкладку Оформление (Appearrence) из окна свойств экрана. Значение 1 убирает вкладку, 0 — оставляет.

NoDispSettingsPage — удаляем вкладку Настройка (Settings) из окна свойств экрана. Значение 1 убирает вкладку, 0 — оставляет.

NoDispScrSavPage — удаляем вкладку Заставка (Screen Saver) из окна свойств экрана. Значение 1 убирает вкладку, 0 — оставляет.

Уберем некоторые пункты, отвечающие за настройки системы, из меню Пуск. Для этого создаем в разделе реестра HKEY_CURRENT_USER\Software\Microsoft\Windows\Current Version\Policies\Explorer параметры типа REG_DWORD:

NoRun — определяет, отображена ли команда Выполнить (Run) в меню Пуск. Значение параметра, равное 1, удаляет этот пункт из меню. Также не работает сочетание клавиш Win+R и убирается команда Новая задача (New Task) из диспетчера задач.

NoSetFolders — значение равное 1 убирает из меню Пуск следующие пункты:

Панель управления

Сетевые подключения

Принтеры

Для того, чтобы пользователь не смог просматривать системные папки и файлы (и попытаться их изменить), в этом же разделе создаем параметры типа REG_DWORD:

NoFolderOption — определяет, доступна ли опция Свойства папки (Folder Option) в проводнике Windows. Значение, равное 1, запрещает пользователям изменять свойства папок и файлов (например сделать видимыми скрытые и системные файлы).

NoFileAssociate — запрещаем пользователям управлять файловыми ассоциациями. Значение 0 разрешает добавлять, изменять и удалять ассоциации, 1 — только просматривать.

NoViewOnDrive — определяем диски, которые пользователь может выбрать в окне Мой компьютер. Значение параметра определяет, какие диски запрещены. При попытке открыть в Проводнике запрещенный диск или его папку будет выдана ошибка. Ограничение не действует на «сторонние» файловые менеджеры типа Total Commander.

В качестве значения параметра выступает битовая маска дисков, для которых нужно запретить доступ. Каждому диску соответствует свой код: A – 1, B – 2, C – 4, D – 8, E – 16, F – 32, G – 64 и так далее. Если нужно запретить доступ к какому-либо конкретному диску, просто указываем соответствующий ему код. Чтобы запретить доступ сразу к нескольким дискам нужно указать сумму кодов дисков. Например, диск C имеет код 4, диск D – код 8. Чтобы запретить доступ к обоим дискам, нужно в качестве значения параметра указать 12 (4+8). Чтобы запретить все диски, выставляем значение равное 67108863.

NoDrives — параметр, аналогичный предыдущему, но в отличие от него скрывает значки дисков из окна Мой компьютер.

И напоследок запретим различные контекстные меню. Для этого создаем в том же разделе HKEY_CURRENT_USER\Software\Microsoft\Windows\Current Version\Policies\Explorer создаем параметры типа REG_DWORD:

NoFileMenu — управляет отображением меню файлов в Проводнике. При значении равном 0 показывает меню файлов, 1- удаляет его.

NoManageMyComputerVerb — определяет доступ к пункту Управление (Manage) сокращенного меню, открывающегося при щелчке правой клавишей мыши на значке Мой компьютер. Значение 1 убирает этот пункт из меню, 0 — оставляет.

Примечание. Команда Управление открывает оснастку Управление компьютером (Computer Management MMC), и хотя большинство настроек требуют административных полномочий, у пользователей все же остается возможность нежелательных воздействий.

NoViewContextMenu — запрещаем вывод сокращенного меню при щелчке правой клавишей мыши по объектам на рабочем столе. При значении 1 сокращенные меню не появляются.

Если необходимо настроить несколько компьютеров, то по окончании настройки можно экспортировать нужный раздел реестра в reg- файл, чтобы автоматизировать процесс настройки.