Содержание

- Справочная информация о команде net send

- Общие сведения о команде net send

- Использование команды net send

- Синтаксис команды net send

- Замечания по использованию команды net send

- Примеры использования команды net send

- Включение и отключение службы сообщений и net send

- Команда Net Send

- Примеры, переключатели и многое другое

- Доступность команды Net Send

- Синтаксис команды Net Send

- Примеры команд Net Send

- Net Send связанные команды

- Дополнительная справка по команде Net Send

- Команда Net Send

- Доступность команды Net Send

- Синтаксис команды Net Send

- Примеры команд Net Send

- Net Send связанные команды

- Дополнительная справка по команде Net Send

- NET – управление сетевой конфигурацией в командной строке Windows.

- NET ACCOUNTS

- NET COMPUTER

- NET CONFIG

- NET FILE

- NET GROUP и NET LOCALGROUP

- NET HELPMSG

- NET PAUSE и NET CONTINUE

- NET SESSION

- NET SHARE

- NET STATISTICS

- NET STOP и NET START

- NET TIME

- NET USE

- NET USER

- NET VIEW

Справочная информация о команде net send

Общие сведения о команде net send

Net send это консольное приложение, входящее в состав некоторых версий Windows и предназначенное для отправки сообщений по локальной сети другому пользователю, компьютеру или псевдониму. Команда доступна только в Windows NT, 2000, XP, 2003 и недоступна в Windows 7, Vista, ME, 98, 95 и старше. В Windows XP начиная с Service Pack 2 команда net send по умолчанию отключена.

Использование команды net send

Для отправки собщений командой net send, запустите командный интерпретатор (командную строку). Чтобы запустить командный интерпретатор выберите пункт Выполнить из меню Пуск, наберите cmd и нажмите кнопку OK. Используете команду net c параметром send и другими параметрами в соответствии с синтаксисом команды. Служба сообщений отображает полученные сообщения в стандартном диалоговом окне сообщений Windows.

Синтаксис команды net send

Замечания по использованию команды net send

Возможны трудности при использовании длинных имен получателей сообщений. Имена, используемые службой сообщений, имеют длину до 15 знаков.

Примеры использования команды net send

net send ivanov Отправить сообщение по локальной сети можно командой net send

Чтобы отправить сообщение всем пользователям, подключенным к компьютеру, с которого отправляется сообщение, введите:

net send /users Всем немедлено выйти из 1С!

Чтобы отправить сообщение всем пользователям в домене ukmz введите:

net send /domain:ukmz Электричество в здании будет отключено через 5 минут

Чтобы отправить сообщение всем пользователям в домене компьютера, с которого отправляется сообщение, введите:

net send * Господа, совещание при генеральном директоре состоится в 13:00

Включение и отключение службы сообщений и net send

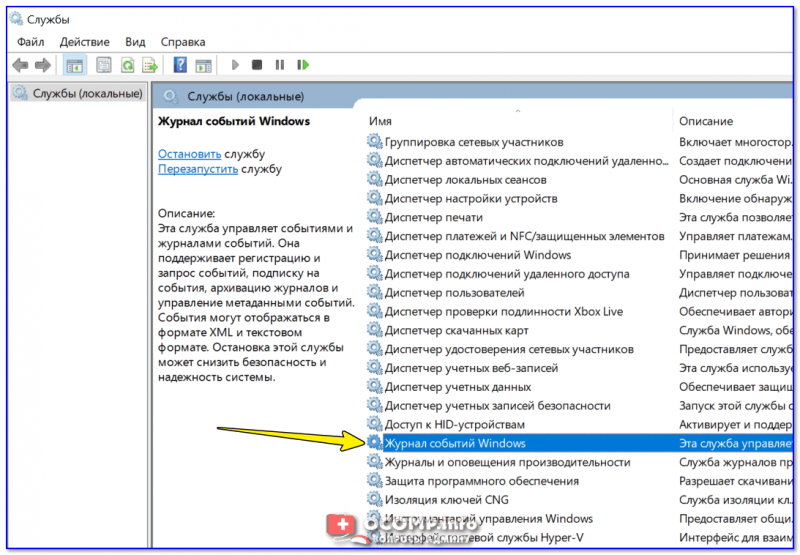

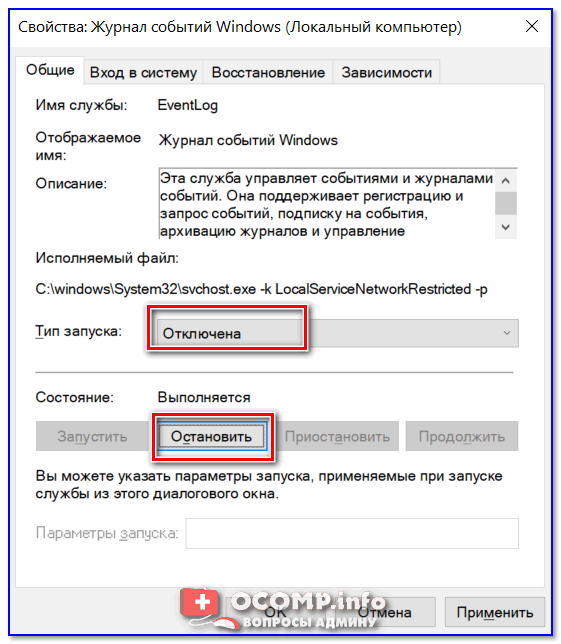

Для включения службы сообщений с помощью консоли MMC выполните следующую последовательность действий: Зайдите в Панель управления. Откройте папку Администрирование, Службы. Найдите в списке «Службу сообщений» (Messenger). Откройте окно свойств службы. Выберите значение ‘Авто’ из списка ‘Тип запуска’ если вы хотите чтобы служба автоматически запускалась при загрузке Windows. Затем нажмите кнопку Пуск. Нажмите кнопку ОК.

Для отключения службы сообщений выполните следующую последовательность действий: Зайдите в Панель управления. Откройте папку Администрирование, Службы. Найдите в списке «Службу сообщений» (Messenger). Откройте окно свойств службы. Выберите значение ‘Вручную’ из списка ‘Тип запуска’. Затем нажмите кнопку Стоп. Нажмите кнопку ОК.

Для включения службы сообщений из командной строки введите в командном интерпретаторе следующие команды:

sc config messenger start= auto

net start messenger

Для отключения службы сообщений из командной строки введите в командном интерпретаторе следующие команды:

net stop messenger

sc config messenger start= disabled

Источник

Команда Net Send

Примеры, переключатели и многое другое

Команда net send – это команда командной строки, используемая для отправки сообщений пользователям, компьютерам и псевдонимам сообщений в сети.

Windows XP была последней версией Windows, которая включала команду net send. Команда msg заменяет команду net send в Windows 10, Windows 8, Windows 7 и Windows Vista.

Команда net send является одной из многих команд net.

Доступность команды Net Send

Команда net send доступна из командной строки в Windows XP, а также в более старых версиях Windows и в некоторых операционных системах Windows Server.

Доступность некоторых переключателей команд net send и другого синтаксиса команд net send может отличаться в разных операционных системах.

Синтаксис команды Net Send

net send /users message [/help ] [ /? ]

См. Как читать синтаксис команды, если вы не уверены, как читать синтаксис команды net send, как написано выше или показано в таблице ниже.

Вы можете сохранить выходные данные команды net send в файле, используя оператор перенаправления с командой.

Примеры команд Net Send

В этом примере net send используется для отправки . Пожалуйста, немедленно перейдите к CR103 для сообщения об обязательном собрании всем членам * текущей рабочей группы или домена.

Net Send связанные команды

Команда net send является подмножеством команды net и, таким образом, аналогична ее родственным командам, таким как net use, net time, net user, net view и т. Д.

Дополнительная справка по команде Net Send

Если команда net send не работает, вы можете увидеть следующую ошибку в командной строке:

Есть два способа исправить эту ошибку, но только один – постоянное решение …

Оттуда вы можете запустить команду net send, не увидев этой ошибки. Однако это только временное решение, которое вам придется делать постоянно для каждой команды. Реальная проблема заключается в том, что текущая переменная среды не была правильно настроена.

Вот как восстановить правильную переменную среды, необходимую для командной строки, чтобы понять ваши команды в Windows XP:

C: Windows system32

У вас должно быть только одно, но если у вас нет ни того, ни другого, перейдите в самый конец текста, введите точку с запятой, а затем введите верхний путь сверху, например:

Один уже там? Если это так, то, скорее всего, это второй, который читает «% SystemRoot%» в начале. Если это так, измените эту часть пути на «C: Windows system32» (если ваша установка Windows находится на диске C:, что, скорее всего, верно).

Если это поможет, вы можете скопировать весь текст в Блокнот и сделать там редактирование. Когда вы закончите, просто вставьте отредактированное значение переменной обратно в это текстовое поле, чтобы перезаписать существующий текст.

Нажмите ОК несколько раз, чтобы сохранить изменения и выйти из окна «Свойства системы».

Если команды net send работают в командной строке с «успешным» сообщением, но всплывающее окно не отображается на компьютерах, на которые отправлено сообщение, убедитесь, что на принимающих компьютерах включена служба Messenger.

Источник

Команда Net Send

Конечный посыл команда является Prompt команды Команды используется для отправки сообщений пользователей, компьютеров и псевдонимов сообщений в сети.

Доступность команды Net Send

Доступность некоторых переключателей команд net send и другого синтаксиса команд net send может отличаться в зависимости от операционной системы.

Синтаксис команды Net Send

net send < имя | * | / домен [ : имя домена ] | / пользователи > сообщение [ / help ] [ /? ]

См. Как читать синтаксис команды, если вы не уверены, как читать синтаксис команды net send, как написано выше или показано в таблице ниже.

Вы можете сохранить выходные данные команды net send в файле с помощью оператора перенаправления с командой.

Примеры команд Net Send

В этом примере net send используется для отправки запроса « Перейдите к CR103 немедленно» для обязательного сообщения о встрече всем членам * текущей рабочей группы или домена.

Net Send связанные команды

Дополнительная справка по команде Net Send

Если команда net send не работает, вы можете увидеть следующую ошибку в командной строке:

Есть два способа исправить эту ошибку, но только один — постоянное решение …

Оттуда вы можете запустить команду net send, не увидев этой ошибки. Однако это только временное решение, которое вам придется делать постоянно для каждой команды. Настоящая проблема заключается в том, что текущая переменная среды не была правильно настроена.

Вот как восстановить правильную переменную среды, необходимую для командной строки, чтобы понять ваши команды в Windows XP:

Перейдите на вкладку « Дополнительно ».

Нажмите « Изменить» под разделом « Системные переменные ».

В текстовом поле Значение переменной найдите все пути, которые читаются в точности так:

У вас должно быть только одно, но если у вас нет ни того, ни другого, перейдите в самый конец текста, введите точку с запятой, а затем введите верхний путь сверху, например:

Один уже там? Если это так, то, скорее всего, это второй, который читает «% SystemRoot%» в начале. Если это так, измените эту часть пути на «C: Windows system32» (если ваша установка Windows находится на диске C:, что, скорее всего, верно).

Не редактируйте другие переменные. Если в этом текстовом поле нет переменных, вы можете ввести указанный выше путь без точки с запятой, поскольку это единственная запись.

Если это поможет, вы можете скопировать весь текст в Блокнот и сделать там редактирование. Когда вы закончите, просто вставьте отредактированное значение переменной обратно в это текстовое поле, чтобы перезаписать существующий текст.

Если команды net send работают в командной строке с «успешным» сообщением, но всплывающее окно не отображается на компьютерах, на которые отправлено сообщение, убедитесь, что на принимающих компьютерах включена служба Messenger.

Источник

NET – управление сетевой конфигурацией в командной строке Windows.

Формат командной строки:

[ ACCOUNTS | COMPUTER | CONFIG | CONTINUE | FILE | GROUP | HELP |

HELPMSG | LOCALGROUP | PAUSE | SESSION | SHARE | START |

STATISTICS | STOP | TIME | USE | USER | VIEW ]

При использовании команды без параметров или с параметром help отображается краткая подсказка по использованию.

Для получения краткой подсказки по подкоманде, можно использовать синтаксис:

В ответ отображается краткая справка:

Для получения более подробной справочной информации используется подкоманда HELP:

Как правило, подробная подсказка содержит не только описание синтаксиса команды, но еще и описание отдельных параметров, ее назначение и примеры использования.

NET ACCOUNTS

Синтаксис данной команды:

NET ACCOUNTS

[/FORCELOGOFF:<минуты | NO>] [/MINPWLEN:длина]

[/MAXPWAGE:<дни | UNLIMITED>] [/MINPWAGE:дни]

[/UNIQUEPW:число] [/DOMAIN]

Команда NET ACCOUNTS используется для обновления базы данных учетных записей пользователей, а также для изменения параметров входа в систему для всех учетных записей. При использовании команды NET ACCOUNTS без параметров отображаются текущие параметры паролей, ограничения на вход и сведения о домене.

Чтобы изменения параметров, задаваемые в команде NET ACCOUNTS, вступили в силу, необходимо выполнение двух условий:

— требования к паролям и параметрам входа будут применены только в том случае, если были заданы учетные записи пользователей (с помощью диспетчера пользователей или команды NET USER);

— на всех серверах домена, проверяющих полномочия на входе, должна быть запущена служба NetLogon. Эта служба запускается автоматически при запуске Windows.

Пример отображаемой информации для Windows 10 с настройками по умолчанию:

NET COMPUTER

Синтаксис данной команды:

NET COMPUTER \имя_компьютера

Команда NET COMPUTER добавляет или удаляет компьютеры из базы данных домена. Эта команда может использоваться только на контроллерах домена.

\имя_компьютера Указывает компьютер, который нужно добавить к домену или удалить из домена.

/ADD Добавляет указанный компьютер к домену.

/DEL Удаляет указанный компьютер из домена.

NET CONFIG

Синтаксис данной команды:

NET CONFIG [SERVER | WORKSTATION]

Команда NET CONFIG отображает информацию о настройке служб рабочей станции или службы сервера. Когда эта команда используется без указания параметра SERVER или WORKSTATION, выводится список настраиваемых служб. Чтобы получить справку о том, как выполнить настройку службы, введите команду вида NET HELP CONFIG имя_службы.

SERVER Отображает информацию о настройке службы сервера.

WORKSTATION Отображает информацию о настройке службы рабочей станции.

Конфигурирование параметров службы SERVER:

NET CONFIG SERVER [/AUTODISCONNECT:time] [/SRVCOMMENT:»текст»] [/HIDDEN:]

/SRVCOMMENT:»текст» Добавляет серверный комментарий, который отображается при просмотре сетевого окружения и при выполнении команды NET VIEW. Текст должен быть заключен в кавычки.

/HIDDEN: Указывает, должно ли выводиться имя данного сервера в списке серверов. Параметры доступа к скрытому серверу не изменяются. По умолчанию используется значение NO.

Конфигурирование параметров службы WORKSTATION не выполняется и возможно только отображение сведений о службе:

net config workstation

Пример отображаемой информации:

NET FILE

Синтаксис данной команды:

Команда NET FILE отображает список открытых по сети файлов и может принудительно закрывать общий файл и снимать файловые блокировки.

Пример отображаемой информации:

NET GROUP и NET LOCALGROUP

Команды NET GROUP и NET LOCALGROUP практически идентичны, но первая выполняется на контроллере домена и относится к объектам Active Directory, а вторая – к локальным рабочим группам компьютера.

Синтаксис данных команд:

NET GROUP [имя_группы [/COMMENT:»текст»]] [/DOMAIN]

NET GROUP имя_группы имя_пользователя [. ] [/DOMAIN]

NET LOCALGROUP [имя_группы [/COMMENT:»текст»]] [/DOMAIN]

NET LOCALGROUP имя_группы имя [. ] [/DOMAIN]

Команда NET GROUP добавляет, выводит на экран или изменяет глобальные группы в доменах. Когда команда используется без параметров, отображается список глобальных групп на сервере.

Имя_группы Задает имя группы, которую нужно добавить, расширить или удалить. Чтобы получить список пользователей в группе, задайте только имя группы.

/COMMENT:»текст» Добавляет комментарий для новой или существующей группы. Текст должен быть заключен в кавычки.

/DOMAIN Выполняет операцию на контроллере домена в текущем домене. В противном случае операция будет выполнена на локальном компьютере.

/ADD Добавляет группу или добавляет пользователя в группу.

/DELETE Удаляет группу или удаляет пользователя из группы.

Пример отображаемой информации:

NET HELPMSG

Синтаксис данной команды:

NET HELPMSG сообщение#

Команда NET HELPMSG выводит информацию о сетевых сообщениях Windows (например, сообщения об ошибках и предупреждающие сообщения). Если ввести команду NET HELPMSG и номер ошибки, то Windows выведет пояснения для этого сообщения и предложит возможные варианты действий, которые можно предпринять для устранения ошибки.

Невозможно найти сетевой путь. Убедитесь, что сетевой путь указан верно, а конечный компьютер включен и не занят. Если система вновь не сможет найти путь, обратитесь к сетевому администратору.

NET PAUSE и NET CONTINUE

Команды NET PAUSE и NET CONTINUE предназначены для управления службами Windows.

Синтаксис данных команд:

NET PAUSE имя_службы

NET CONTINUE имя_службы

NET PAUSE приостанавливает службу Windows. Приостановка службы переводит ее в режим ожидания.

В современных версиях Windows для управления службами и драйверами предпочтительнее использовать команду SC

NET SESSION

Синтаксис данной команды:

NET SESSION [\имя_компьютера] [/DELETE] [/LIST]

Команда NET SESSION завершает текущие сеансы связи между данным компьютером и другими компьютерами сети или выводит их список. При использовании команды без параметров выводятся сведения о всех текущих сеансах связи с интересующим компьютером. Эта команда отображает сведения о сеансах только на компьютерах, работающих в роли сервера, т.е. предоставляющих свои ресурсы в совместное использование компьютерами локальной сети.

\имя_компьютера Вывод сведений о сеансах для указанного компьютера.

/DELETE Завершение сеанса между локальным компьютером и компьютером с указанным именем; при этом закрываются все открытые на этом компьютере файлы для этого сеанса связи. Если параметр имя_компьютера опущен, закрываются все сеансы связи.

/LIST Отображение сведений в списке, а не в таблице.

net session /delete

— закрыть все удаленные сессии на данном компьютере. В случае, когда имеются сеансы с открытыми файлами, выдается предупреждение:

Команда NET SHARE разрешает использовать серверные ресурсы другим пользователям сети. Когда команда используется без параметров, выводится информация о всех общих ресурсах компьютера. Для каждого ресурса выводится имя устройства или путь и соответствующий комментарий.

Синтаксис данной команды:

NET SHARE общий_ресурс

NET SHARE общий_ресурс=диск:путь [/GRANT:пользователь,[READ | CHANGE | FULL]] [/USERS:число | /UNLIMITED] [/REMARK:»текст»] [/CACHE:Manual | Documents| Programs | BranchCache | None]

NET SHARE общий_ресурс [/USERS:число | /UNLIMITED] [/REMARK:»текст»] [/CACHE:Manual | Documents | Programs | BranchCache | None]

NET SHARE общий_ресурс \имя_компьютера /DELETE

имя_ресурса Задает сетевое имя общего ресурса. Введите NET SHARE с именем ресурса для отображения информации только об этом ресурсе.

диск:путь Указывает абсолютный путь к общей папке.

/USERS:число Устанавливает максимальное число пользователей, которые могут одновременно использовать общий ресурс.

/UNLIMITED Снимает ограничение на число пользователей, одновременно использующих общий ресурс.

/REMARK:»текст» Добавляет краткое примечание, описывающее ресурс. Текст должен быть заключен в кавычки.

имя_устройства Задает один или несколько принтеров (от LPT1: до LPT9:), предоставляемых в составе общего ресурса.

/DELETE Прекращает общий доступ к ресурсу.

/CACHE:Manual Включает ручное кэширование документов и программ на общем ресурсе.

/CACHE:Documents Включает автоматическое кэширование документов на общем ресурсе.

/CACHE:Programs Включает автоматическое кэширование документов и программ на общем ресурсе.

/CACHE:BranchCache Ручное кэширование документов с включенным параметром BranchCache на этом общем ресурсе.

/CACHE:None Отключает кэширование на общем ресурсе.

Пример отображаемой информации:

NET STATISTICS

Синтаксис данной команды:

NET STATISTICS [WORKSTATION | SERVER]

Команда NET STATISTICS выводит журнал статистики для локальной службы рабочей станции или службы сервера. Если команда NET STATISTICS используется без параметров, выводится список служб, для которых может собираться статистика.

SERVER Выводит статистику для службы сервера.

WORKSTATION Выводит статистику для службы рабочей станции.

Пример выводимой статистики:

NET STOP и NET START

Команды NET STOP и NET START используются для остановки и запуска системных служб Windows.

Синтаксис данных команд:

Остановка службы приводит к завершению всех используемых ею сетевых соединений. Кроме того, некоторые службы зависят от других служб. Остановка одной службы может привести к остановке других служб. Некоторые службы невозможно остановить.

В операционных системах Windows Vista/7/8/10 для управления службами и драйверами предпочтительнее использовать команду SC

NET TIME

Команда NET TIME синхронизирует часы компьютера с часами другого компьютера или домена либо отображает время компьютера или домена. При использовании без параметров в домене Windows Server команда выводит текущую дату и время, установленные на компьютере, назначенном сервером времени для данного домена.

Синтаксис данной команды:

NET TIME [\имя_компьютера | /DOMAIN[:имя_домена] | /RTSDOMAIN[:имя_домена]] [/SET]

\имя_компьютера Задает имя компьютера, который нужно проверить или с которым нужно синхронизировать показания часов.

/DOMAIN[:имя_домена] Задает синхронизацию времени с основным контроллером указанного домена.

/RTSDOMAIN[:имя_домена] Задает синхронизацию времени с надежным сервером времени из указанного домена.

/SET Синхронизирует время компьютера с временем указанного компьютера или домена.

При выполнении данной команды, потребуется подтверждение изменения времени:

При использовании данной команды в bat-файлах, желательно подавить запрос и выполнять синхронизацию часов без вмешательства человека:

NET USE

Команда NET USE подключает компьютер к общему ресурсу или отключает компьютер от общего ресурса. Когда команда используется без параметров, выводится список подключений данного компьютера.

Синтаксис данной команды:

имя_устройства Назначает имя для подключения к ресурсу или задает устройство, от которого нужно отключиться. Используется два типа имен устройств: дисковые устройства (буквы от D: до Z:) и принтеры (от LPT1: до LPT3:). Если ввести звездочку вместо имени устройства, то назначается следующее незанятое имя.

\имя_компьютера Имя компьютера, контролирующего общий ресурс. Если имя компьютера содержит пробелы, заключите весь этот параметр в кавычки (» «) вместе с двумя знаками обратной косой черты (\). Имя компьютера может иметь в длину от 1 до 15 символов.

имя_ресурса Сетевое имя общего ресурса.

том Том NetWare на сервере. Для доступа к серверам NetWare необходимо установить и запустить клиентские службы NetWare (рабочие станции Windows) или службу шлюза NetWare (Windows Server).

пароль Пароль, который нужен для доступа к общему ресурсу.

* Запрос на ввод пароля. При вводе пароль не отображается.

/USER Другое имя пользователя, с помощью которого устанавливается подключение.

имя_домена Другой домен. Если домен не указан, подразумевается текущий домен, указанный при входе в сеть.

имя_пользователя Имя пользователя для входа. /SMARTCARD Указывает, что это подключение использует учетные данные со смарт-карты.

/SAVECRED Указывает, что имя пользователя и пароль следует сохранить. Этот параметр пропускается, если команда не запрашивает имя пользователя и пароль.

/HOME Подключает пользователя к домашнему каталогу.

/DELETE Отменяет сетевое подключение и удаляет его из списка постоянных подключений.

YES Сохраняет установленные подключения и восстанавливает их при следующем входе в сеть.

NO Не сохраняет устанавливаемые или последующие подключения; существующие подключения будут восстановлены при следующем входе в систему. Для удаления постоянных подключений используется параметр /DELETE.

Пример списка подключений:

Сетевой Каталог не обязательно называется так же, как ассоциированный с ним каталог на сервере.

NET USER

Команда NET USER используется для создания и изменения учетных записей пользователей на компьютерах. При выполнении команды без параметров отображается список учетных записей пользователей данного компьютера. Сведения об учетных записях пользователей хранятся в базе данных учетных записей пользователей.

Синтаксис данной команды:

Параметры командной строки:

имя_пользователя Имя учетной записи пользователя, которую необходимо добавить, удалить, изменить или просмотреть. Длина имени учетной записи пользователя не должна превышать 20 символов.

пароль Назначает или изменяет пароль для учетной записи пользователя. Длина пароля не должна быть меньше минимально допустимого значения, определяемого параметром /MINPWLEN команды NET ACCOUNTS. Длина пароля не должна превышать 14 символов.

* Вывод приглашения на ввод пароля. При вводе пароль не отображается.

/DOMAIN Выполнение операции на контроллере текущего домена.

/ADD Добавление учетной записи пользователя в базу учетных записей пользователей.

/DELETE Удаление учетной записи пользователя из базы данных учетных записей пользователей.

NET VIEW

Команда NET VIEW отображает список общих ресурсов компьютера. При использовании без параметров отображается список всех компьютеров в текущем домене или рабочей группе.

Синтаксис данной команды:

NET VIEW [\имя_компьютера [/CACHE] | [/ALL] | /DOMAIN[:имя_домена]]

/CACHE Отображение параметров автономного клиентского кэширования для ресурсов на указанном компьютере.

Источник

На чтение 5 мин. Просмотров 3.7k. Опубликовано 25.06.2019

Содержание

- Примеры, переключатели и многое другое

- Доступность команды Net Send

- Синтаксис команды Net Send

- Примеры команд Net Send

- Net Send связанные команды

- Дополнительная справка по команде Net Send

Примеры, переключатели и многое другое

Команда net send – это команда командной строки, используемая для отправки сообщений пользователям, компьютерам и псевдонимам сообщений в сети.

Windows XP была последней версией Windows, которая включала команду net send. Команда msg заменяет команду net send в Windows 10, Windows 8, Windows 7 и Windows Vista.

Команда net send является одной из многих команд net.

Доступность команды Net Send

Команда net send доступна из командной строки в Windows XP, а также в более старых версиях Windows и в некоторых операционных системах Windows Server.

Доступность некоторых переключателей команд net send и другого синтаксиса команд net send может отличаться в разных операционных системах.

Синтаксис команды Net Send

net send /users message [/help ] [ /? ]

См. Как читать синтаксис команды, если вы не уверены, как читать синтаксис команды net send, как написано выше или показано в таблице ниже.

Параметры команды Net Send

| Item | Объяснение |

| имя | Этот параметр указывает имя пользователя, имя компьютера или имя сообщения (определяется с помощью команды net name), которому вы хотите отправить сообщение . |

| * | Используйте звездочку, чтобы отправить сообщение каждому пользователю в вашем текущем домене или рабочей группе. |

| /домен | Этот параметр можно использовать отдельно для отправки сообщения всем именам в текущем домене. |

| имя_домена | Используйте эту опцию с /domain , чтобы отправить сообщение всем пользователям в указанном доменном имени . |

| /пользователей | Этот параметр отправляет сообщение всем пользователям, подключенным к серверу, с которого выполняется команда net send. |

| сообщение | Этот параметр команды net send, очевидно, необходим и указывает точный текст сообщения, которое вы отправляете. сообщение может содержать не более 128 символов и должно быть заключено в двойные кавычки, если оно содержит косую черту. |

| /помощь | Используйте этот переключатель для отображения подробной информации о команде net send. Использование этого параметра аналогично использованию команды net help для команды net send: net help send . |

| /? | Переключатель справки также работает с командой net send, но отображает только основной синтаксис команды. Выполнение net send без параметров равнозначно использованию переключателя /? . |

Вы можете сохранить выходные данные команды net send в файле, используя оператор перенаправления с командой.

Примеры команд Net Send

net send * Пожалуйста, немедленно переходите к CR103 для обязательного собрания

В этом примере net send используется для отправки . Пожалуйста, немедленно перейдите к CR103 для сообщения об обязательном собрании всем членам * текущей рабочей группы или домена.

net send/users "Будет ли человек с открытым клиентским файлом A7/3 сохранить свою работу и закрыть ее? Спасибо!"

Здесь команда net send используется для отправки всем членам текущего сервера /users сообщения Будет ли человек с открытым клиентским файлом A7/3 сохранить свою работу и закрыть ее? Спасибо! . Сообщение в кавычках, потому что был использован слеш.

net send smithm Тебя уволили!

Хотя это совершенно непрофессиональный способ уволить кого-то, в этом примере net send команда используется для отправки Майку Смиту с именем пользователя smithm сообщения, которое он, вероятно, не хотел слышать: Ты уволен! .

Net Send связанные команды

Команда net send является подмножеством команды net и, таким образом, аналогична ее родственным командам, таким как net use, net time, net user, net view и т. Д.

Дополнительная справка по команде Net Send

Если команда net send не работает, вы можете увидеть следующую ошибку в командной строке:

'net' не распознается как внутренняя или внешняя команда, работающая программа или командный файл.

Есть два способа исправить эту ошибку, но только один – постоянное решение …

Вы можете переместить текущий рабочий каталог, указав путь к файлу cmd.exe , чтобы командная строка знала, как выполнить команду net send.Сделайте это с помощью команды cd (она обозначает изменение каталога):

cd c: windows system32

Оттуда вы можете запустить команду net send, не увидев этой ошибки. Однако это только временное решение, которое вам придется делать постоянно для каждой команды. Реальная проблема заключается в том, что текущая переменная среды не была правильно настроена.

Вот как восстановить правильную переменную среды, необходимую для командной строки, чтобы понять ваши команды в Windows XP:

-

Откройте меню Пуск и нажмите правой кнопкой мыши Мой компьютер .

-

Выберите Свойства .

-

Перейдите на вкладку Дополнительно .

-

Нажмите кнопку Переменные среды .

-

Выберите Путь из списка переменных в разделе Системные переменные .

-

Нажмите Изменить в разделе Системные переменные .

-

В текстовом поле Значение переменной найдите все пути, которые читаются точно , например:

<До> C: Windows system32

или же…

<До>% SystemRoot% system32

-

У вас должно быть только одно, но если у вас нет ни того, ни другого, перейдите в самый конец текста, введите точку с запятой, а затем введите верхний путь сверху, например:

; C: Windows system32

Один уже там? Если это так, то, скорее всего, это второй, который читает «% SystemRoot%» в начале. Если это так, измените эту часть пути на «C: Windows system32» (если ваша установка Windows находится на диске C:, что, скорее всего, верно).

Например, вы должны изменить % SystemRoot% system32 на C: Windows system32 .

Не редактируйте другие переменные. Если в этом текстовом поле нет переменных, вы можете ввести указанный выше путь без точки с запятой , поскольку это единственная запись.

Если это поможет, вы можете скопировать весь текст в Блокнот и сделать там редактирование. Когда вы закончите, просто вставьте отредактированное значение переменной обратно в это текстовое поле, чтобы перезаписать существующий текст.

-

Нажмите ОК несколько раз, чтобы сохранить изменения и выйти из окна «Свойства системы».

-

Перезагрузите компьютер.

Если команды net send работают в командной строке с «успешным» сообщением, но всплывающее окно не отображается на компьютерах, на которые отправлено сообщение, убедитесь, что на принимающих компьютерах включена служба Messenger.

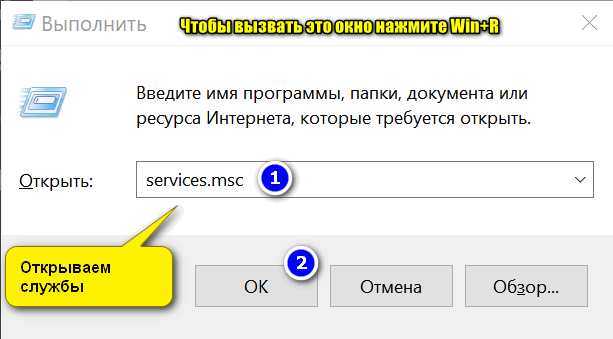

Вы можете включить службу Messenger в Windows XP через Службы. Для этого перейдите в раздел Пуск > Выполнить , введите services.msc , дважды нажмите Messenger , измените Тип запуска – Автоматический , нажмите Применить , а затем нажмите Пуск .

Contents

- Overview

- Introduction

- The Net Send command in Windows 10/8/7/Vista

- Command reference

- Using the Net Send command

- The Net Send command syntax

- Remarks on using the Net Send command

- The Net Send command examples

- Disabling and enabling the Messenger Service and the Net Send

- Sending and receiving Net Send messages in Windows 10/8/7/Vista

1 Overview

1.1 Introduction

The Net Send is a command line application that comes with some Windows versions and is used to send text messages to other users, computers or messaging names on the local area network. This command is only available in Windows NT, 2000, XP, 2003 and is unavailable in Windows 95, 98, ME, Vista, Windows 7, 8, 10 and later versions. In Windows XP, starting with Service Pack 2, the Net Send command is disabled by default.

1.2 The Net Send command in Windows 10/8/7/Vista

Windows XP was the last version of Windows to include the Net Send command. The msg command replaces the net send command in Windows 10, Windows 8, Windows 7 and Windows Vista. Nevertheless, you can send and receive Net Send messages in Windows 10/8/7/Vista using third party software products (read more).

2 Command reference

2.1 Using the Net Send command

For the Net Send command to work properly, it requires the Windows Messenger Service to be started. In fact, the Net Send command is just a command line interface for the Messenger Service that is immediately responsible for message sending and receiving. Also, the messenger service or a compatible software has to be running on the computer which you want to send messages to. You can send messages only to a name that is active on the network. If you send the message to a user name, that user must be logged on.

In order to send a message using Net Send command, start a command prompt window. To start the command prompt click «Start» button, choose «Run..», enter «cmd» command and click OK button. Type «net» command with «send» parameter and with other parameters according to the command syntax. Messages received with messenger service are displayed in the standard Windows message box.

2.2 The Net Send command syntax

The Net Send command has the following syntax:

net send {username | * | /domain[:domainname] | /users} message

where

username — user name, computer name, or messaging name to which you want to send the message;

* — sends the message to all names in your domain or workgroup;

/domain[:domainname] — sends the message to all names in the computer’s domain or in the specified domain;

/users — sends the message to all users connected to the server;

message — specifies text of the message.

2.3 Remarks on using the Net Send command

If command line arguments contains spaces, they should be enclosed in quotes.

You may face with problems when you use long user names to send messages. Names, used by messenger service, are limited to 15 characters.

Maximum allowed length of a broadcast message is 128 characters. Maximum allowed length of a personal message is 1600 characters.

2.4 The Net Send command examples

To send the message «To send messages within LAN use the net send command» to user john type:

net send john To send messages within LAN use the net send command

To send a message to all users, connected to the computer, type:

net send /users Exit 1C immediately!

To send a message to all users in domain ukmz, type:

net send /domain:ukmz Electricity will be cut off in 5 minutes

To send a message to all users in the domain, to which your computer belongs, type:

net send * Gentlemen, the meeting will begin at 13:00

2.5 Disabling and enabling the Messenger Service and the Net Send

You can disable or enable the messenger service using both MMC console (Services snap-in) and command line. All these operations require administrative rights.

To enable the messenger service perform the following steps: Open Control Panel. Open Administrative Tool, Services. Find Messenger Service in the Windows services list. Open its properties window. Select «Auto» from «Startup type» drop-down list. Then press Start button. Press OK button.

To disable the messenger service perform the following steps: Open Control Panel. Open Administrative Tool, Services. Find Messenger Service in the Windows services list. Open its properties window. Select «Disabled» from «Startup type» drop-down list. Then press Stop button. Press OK button.

To enable the messenger service using command line type the following commands in commant prompt:

sc config messenger start= auto

net start messenger

To disable the messenger service using command line type the following commands in commant prompt:

net stop messenger

sc config messenger start= disabled

3 Sending and receiving Net Send messages in Windows 10/8/7/Vista

In order to send or receive Net Send messages on Windows versions that don’t support Net Send command (Windows 10, 8, 7, Vista, ME, 95, 98) you can use third party software products. We suggest using Winsent Messenger, Winsent Innocenti and Sent utility.

Winsent Messenger is a messenger for LAN, compatible with net send. Winsent Innocenti is a pared-down version of the Winsent Messenger, only allowing message receiving. Sent is a console utility intended for sending messages from command line.

The following are step by step instructions on how to add NET SEND support to Windows 10, Windows 8, Windows 7:

1) Download and install Winsent Messenger or Winsent Innocenti on all computers that should be used for message receiving (Go to the download page).

2) Download and install Sent utility and Winsent Messenger on all computers that should be used for message sending (Go to the download page)

3) Change Windows system settings according to the requirements on all the computer where you installed Winsent Messenger, Winsent Innocenti and Sent.

Now you can send and receive NET SEND messages on Windows 10, Windows 8, Windows 7. If you need to send the message from command line then type the sent command in a command prompt, otherwise use Winsent Messenger.

Все способы:

- Просмотр событий в Виндовс 10

- Способ 1: «Панель управления»

- Способ 2: Окно «Выполнить»

- Способ 3: Поиск по системе

- Создание ярлыка для быстрого запуска

- Заключение

- Вопросы и ответы: 8

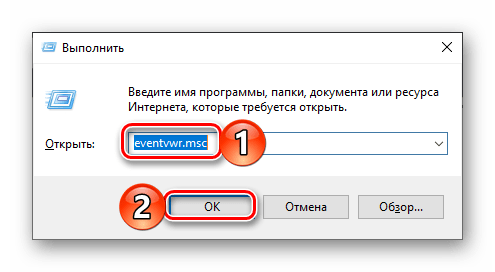

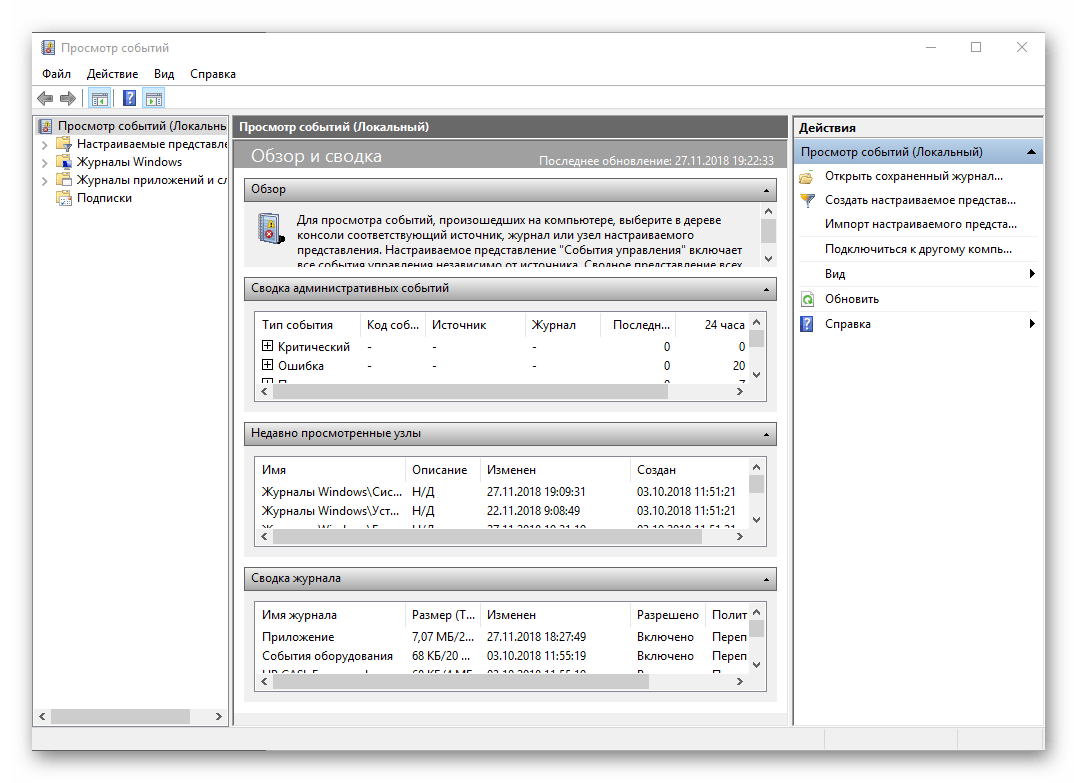

«Просмотр событий» — один из множества стандартных инструментов Виндовс, предоставляющий возможность просмотра всех событий, происходящих в среде операционной системы. В числе таковых всевозможные неполадки, ошибки, сбои и сообщения, связанные как непосредственно с ОС и ее компонентами, так и сторонними приложениями. О том, как в десятой версии Windows открыть журнал событий с целью его дальнейшего использования для изучения и устранения возможных проблем, пойдет речь в нашей сегодняшней статье.

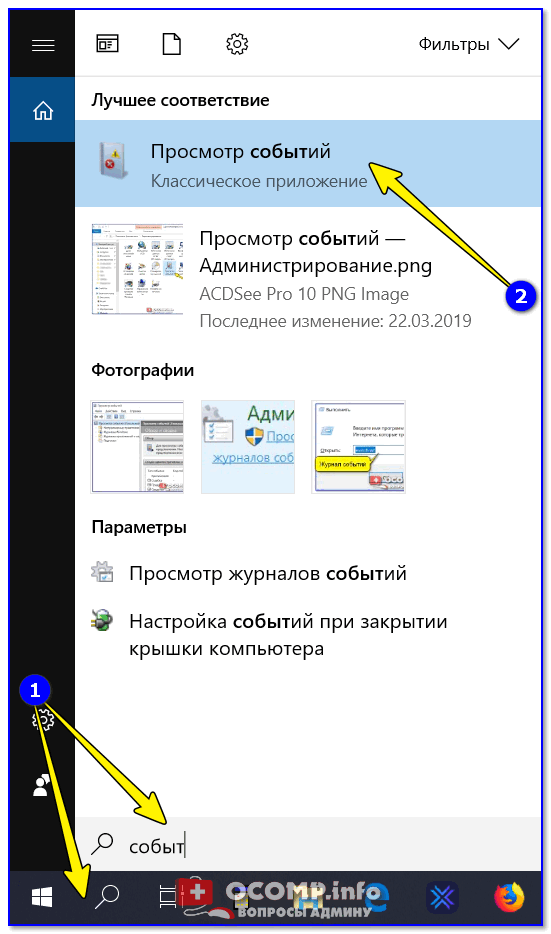

Просмотр событий в Виндовс 10

Существует несколько вариантов открытия журнала событий на компьютере с Windows 10, но в целом все они сводятся к ручному запуску исполняемого файла или его самостоятельному поиску в среде операционной системы. Расскажем подробнее о каждом из них.

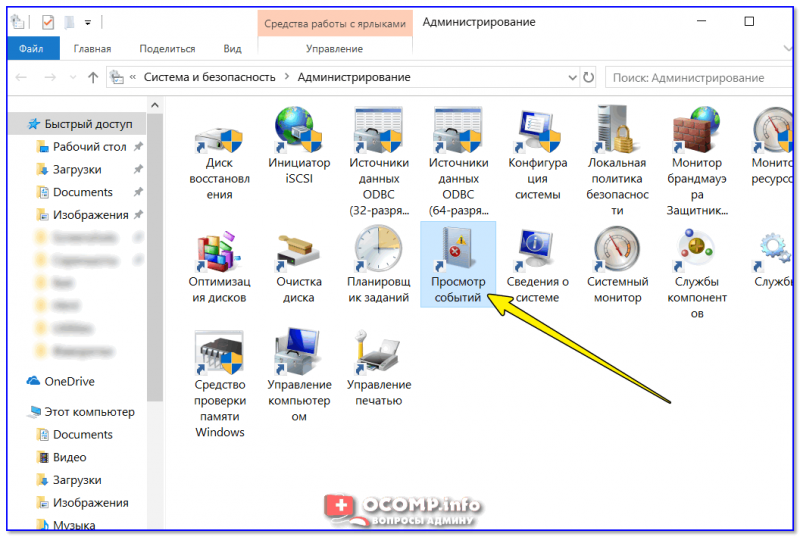

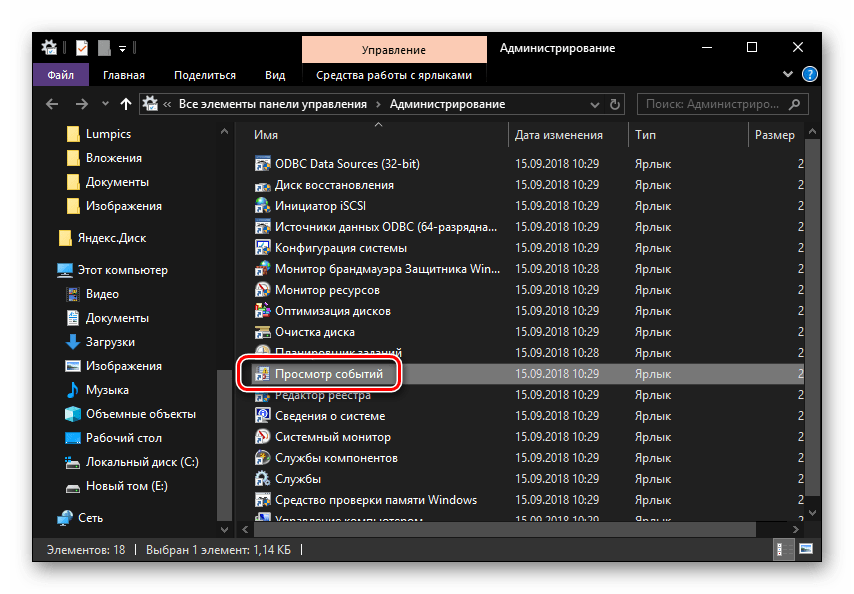

Способ 1: «Панель управления»

Как понятно из названия, «Панель» предназначена для того, чтобы управлять операционной системой и входящими в ее состав компонентами, а также быстрого вызова и настройки стандартных инструментов и средств. Неудивительно, что с помощью этого раздела ОС можно вызвать в том числе и журнал событий.

Читайте также: Как открыть «Панель управления» в Виндовс 10

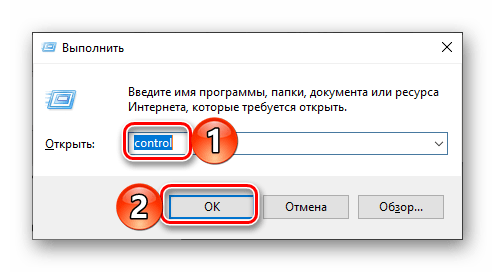

- Любым удобным способом откройте «Панель управления». Например, нажмите на клавиатуре «WIN+R», введите в строку открывшегося окна выполнить команду «control» без кавычек, нажмите «ОК» или «ENTER» для запуска.

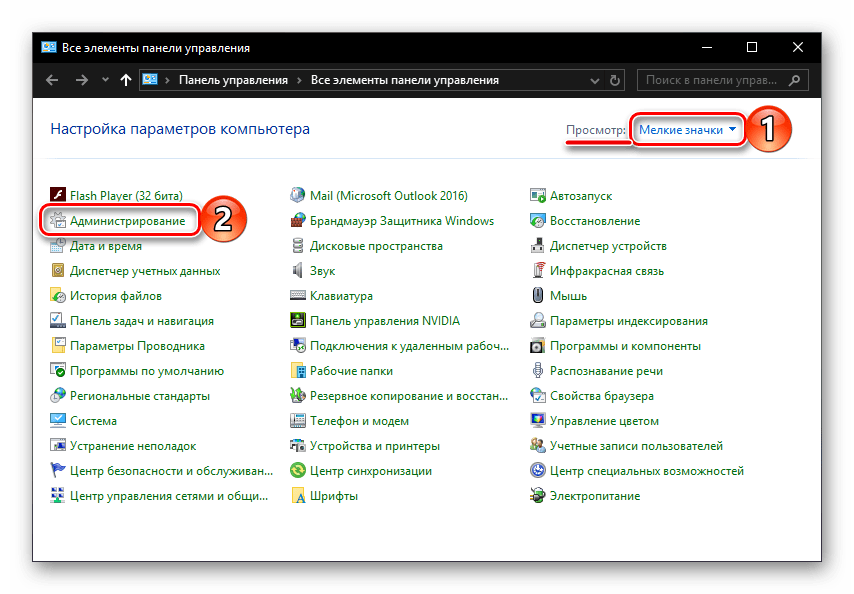

- Найдите раздел «Администрирование» и перейдите в него, кликнув левой кнопкой мышки (ЛКМ) по соответствующему наименованию. Если потребуется, предварительно измените режим просмотра «Панели» на «Мелкие значки».

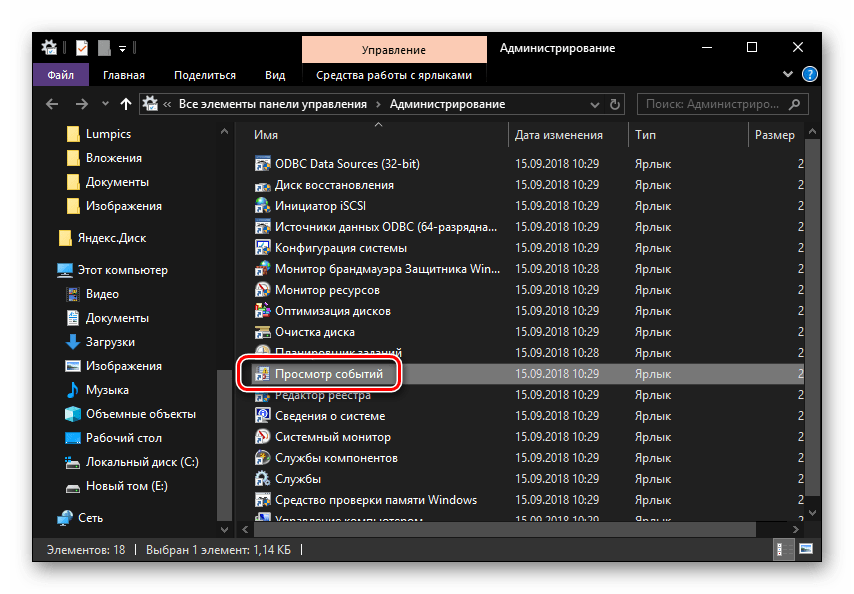

- Отыщите в открывшейся директории приложение с наименованием «Просмотр событий» и запустите его двойным нажатием ЛКМ.

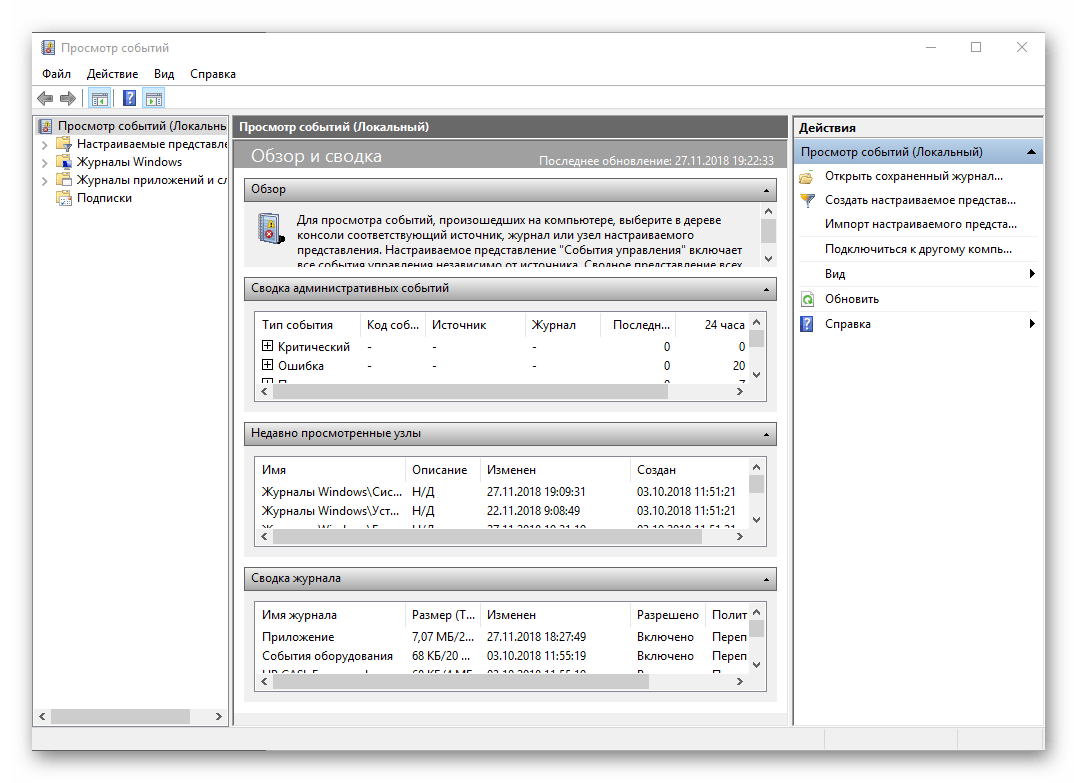

Журнал событий Windows будет открыт, а значит, вы сможете перейти к изучению его содержимого и использованию полученной информации для устранения потенциальных проблем в работе операционной системы либо же банальному изучению того, что происходит в ее среде.

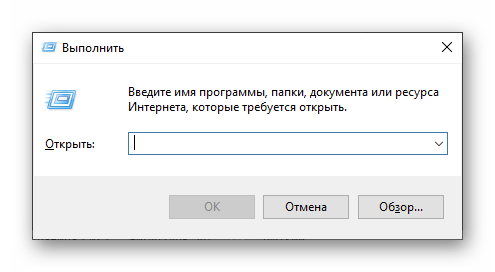

Способ 2: Окно «Выполнить»

И без того простой и быстрый в своем выполнении вариант запуска «Просмотра событий», который нами был описан выше, при желании можно немного сократить и ускорить.

- Вызовите окно «Выполнить», нажав на клавиатуре клавиши «WIN+R».

- Введите команду «eventvwr.msc» без кавычек и нажмите «ENTER» или «ОК».

- Журнал событий будет открыт незамедлительно.

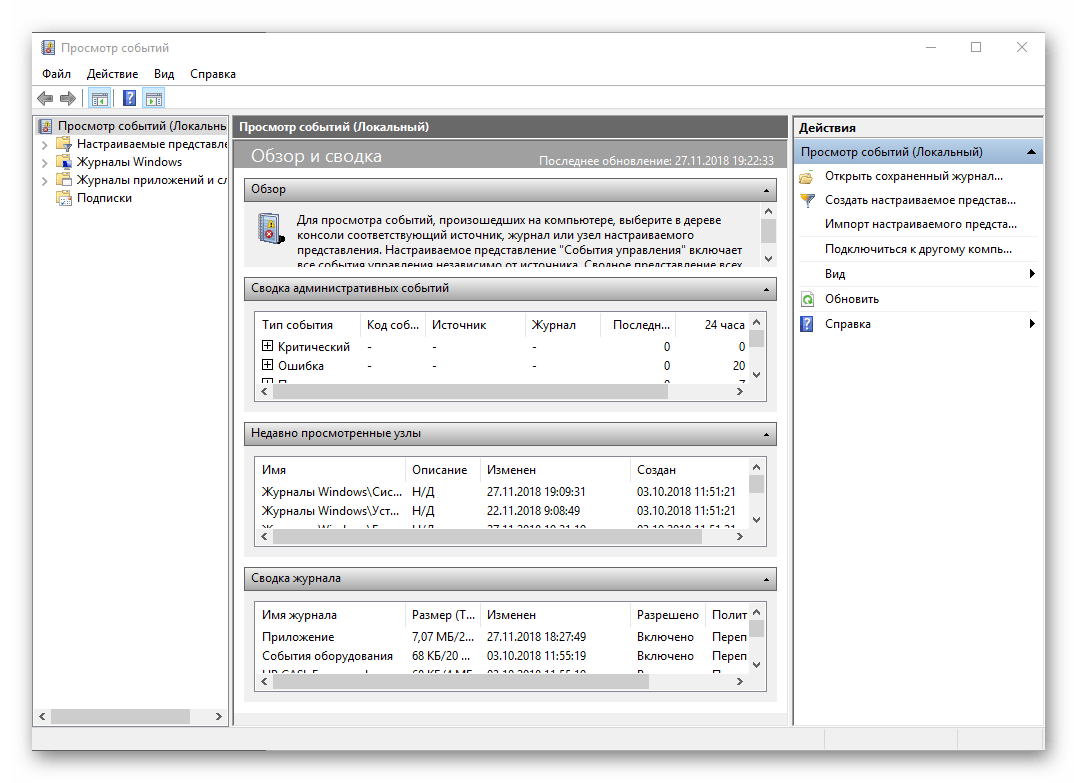

Способ 3: Поиск по системе

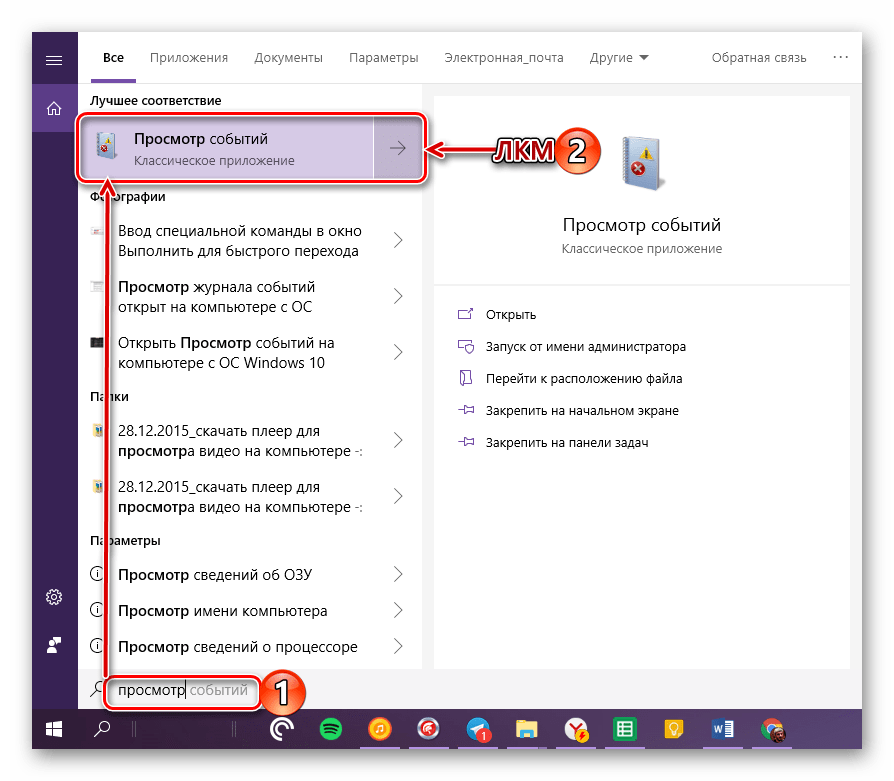

Функцию поиска, которая в десятой версии Виндовс работает особенно хорошо, тоже можно использовать для вызова различных системных компонентов, и не только их. Так, для решения нашей сегодняшней задачи необходимо выполнить следующее:

- Нажмите по значку поиска на панели задач левой кнопкой мышки или воспользуйтесь клавишами «WIN+S».

- Начните вводить в поисковую строку запрос «Просмотр событий» и, когда увидите в перечне результатов соответствующее приложение, кликните по нему ЛКМ для запуска.

- Это откроет журнал событий Windows.

Читайте также: Как сделать панель задач в Виндовс 10 прозрачной

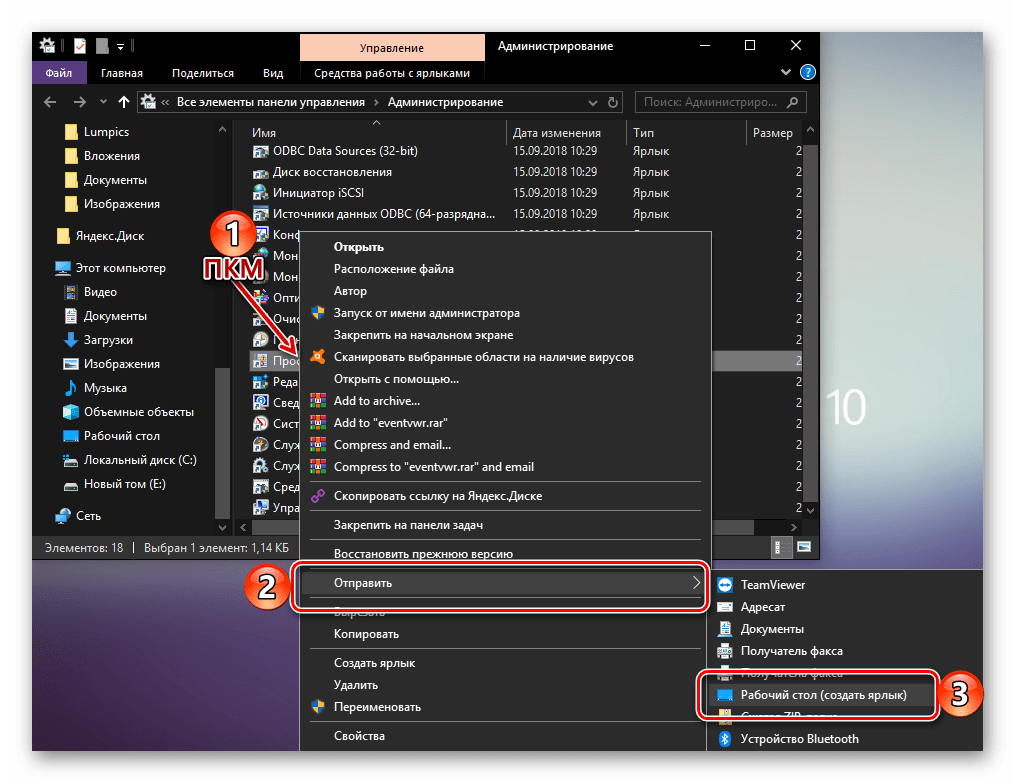

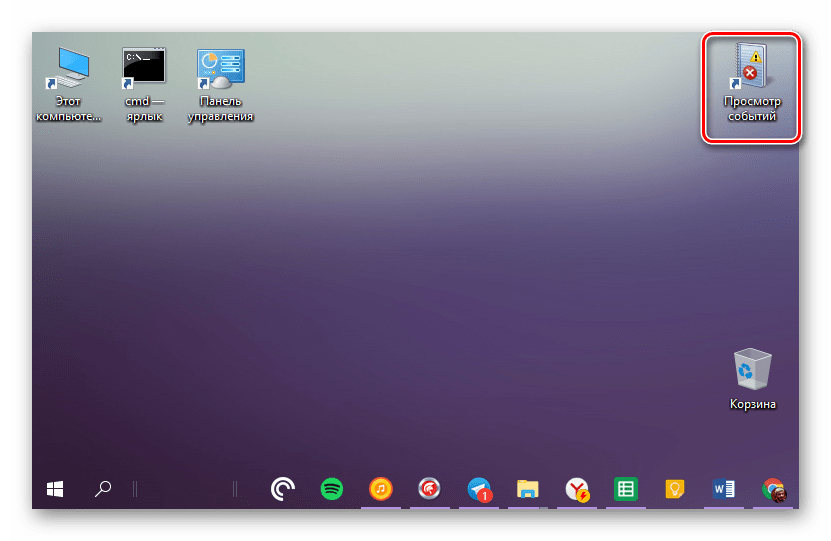

Создание ярлыка для быстрого запуска

Если вы планируете часто или хотя бы время от времени обращаться к «Просмотру событий», рекомендуем создать на рабочем столе его ярлык – это поможет ощутимо ускорить запуск необходимого компонента ОС.

- Повторите шаги 1-2, описанные в «Способе 1» данной статьи.

- Отыскав в списке стандартных приложений «Просмотр событий», кликните по нему правой кнопкой мышки (ПКМ). В контекстном меню выберите поочередно пункты «Отправить» — «Рабочий стол (создать ярлык)».

- Сразу же после выполнения этих простых действий на рабочем столе Windows 10 появится ярлык под названием «Просмотр событий», который и можно использовать для открытия соответствующего раздела операционной системы.

Читайте также: Как создать ярлык «Мой компьютер» на рабочем столе Виндовс 10

Заключение

Из этой небольшой статьи вы узнали о том, как на компьютере с Windows 10 можно посмотреть журнал событий. Сделать это можно с помощью одного из трех рассмотренных нами способов, но если к данному разделу ОС приходится обращаться довольно часто, рекомендуем создать ярлык на рабочем столе для его быстрого запуска. Надеемся, данный материал был полезен для вас.

Наша группа в TelegramПолезные советы и помощь

Содержание

- Как управлять журналами событий из командной строки

- Записки IT специалиста

- Linux

- Windows

- Как посмотреть логи Windows?

- Просмотр событий для проверки логов.

- Фильтрация событий.

- Просмотр PowerShell логов.

- Вертим логи как хотим ― анализ журналов в системах Windows

- Журналы и командная строка

- Работаем с журналами посредством запросов SQL

- Лог командной строки windows

Как управлять журналами событий из командной строки

В этой статье расскажу про возможность просмотра журналов событий из командной строки. Эти возможности можно использовать при подключении через командную строку или в ваших сценариях.

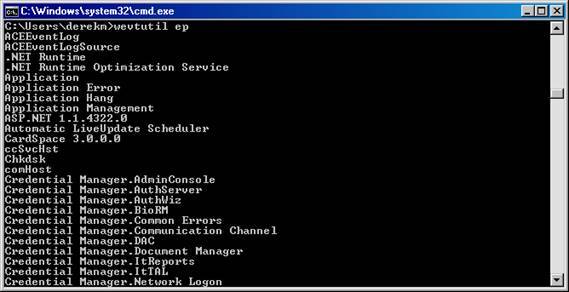

Для просмотра и изучения событий Windows Events на локальном компьютере, вы можете воспользоваться утилитой командной строки Wevtutil.

Утилита может быть полезна, если вы управляете компьютером с Windows 2008 и ролью Server Core из командной строки. Она также может быть полезной, если вы хотите, использовать сценарий настройки журналов событий или экспортировать журналы для архивных целей. Вот некоторые из вещей, которые вы произвести с помощью Wevtutil:

Чтобы получить список имен всех журналов событий в системе, используйте el (enum-logs) с Wevtutil следующим образом:

wevtutil el

Вы можете просмотреть конфигурации журнала событий, таких, как максимальный размер файла журнала, с помощью параметра gl (get-log). Например, для просмотра конфигурации журнала приложений, выполните следующие действия:

wevtutil gl Application

Ниже представлен вывод данной программы:

Вы можете изменить конфигурацию файлов журналов. Например, чтобы увеличить максимальный размер журнала приложений на 100 мегабайт (МБ) и включить ротацию логов, чтобы освободить место для новых событий, когда журнал заполняется, и автоматически создавать резервные копии журналов, когда он становится заполненным, введите:

wevtutil sl Application /ms:104857600 /rt:true /ab:true

Вы можете фильтровать журнале событий по определенному событий или по типу события, используя параметр qe (query-events). Например, для отображения последних двух события в системном журнале в формате обычного текста, используйте параметр /rd, а чтобы задать направление вывода используйте атрибут True (то есть самые последние события возвращаются первыми) воспользуйтесь следующей командой:

wevtutil qe System /c:2 /rd:true /f:text wevtutil

Для просмотра последних критических событий (уровень = 1) или ошибок (уровень = 2) в журнале Task Scheduler, используйте параметр /q следующим образом:

wevtutil qe Microsoft-Windows-TaskScheduler/Operational «/q:*[System[(Level=1 or Level=2)]]» /c:1 /rd:true /f:text

Источник

Записки IT специалиста

Технический блог специалистов ООО»Интерфейс»

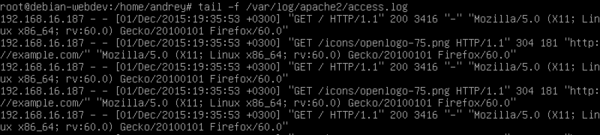

Linux

После чего вы сразу увидите на экране 10 последних строк лог-файла и все добавляемые позже в режиме реального времени.

Это удобно, теперь мы можем в одном окне выполнять какие-либо действия, а во втором сразу видеть реакцию на них.

А тем временем сделать правильно очень просто. Достаточно использовать приведенную выше команду и направить ее вывод в файл:

На экране теперь строки лога появляться не будут, они будут записаны в файл my_log.log в домашней директории. После чего выполните с системой необходимые действия, результат которых должен попасть в лог, прервите действие команды по Ctrl+C и можете смело описывать проблему коллегам, не забыв приложить полученный файл.

Также вы можете использовать другие утилиты для обработки результатов вывода, допустим вам нужно убрать из лога сообщения, относящиеся к другим узлам сети и оставить только собственные. Так как в нашем логе фиксируется IP источника можно очень просто отфильтровать записи:

Здесь мы перенаправили выходной поток от tail на вход команды grep, которая выберет только те строки, в которых присутствует искомый адрес. Подобную конструкцию можно использовать и при интерактивном выводе на экран.

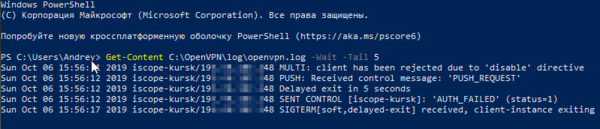

Windows

Системные логи Windows хранятся в Журналах событий, которые имеют специализированный формат и хранятся в файлах .evt и .evtx, которые просмотреть подобным образом не удастся, но логи многих системных служб и приложений используют простой текстовый формат, а следовательно дают возможность работать с ними интерактивно.

В качестве аналога команды tail используем один из командлетов PowerShell:

Данная команда выведет на экран весь лог и продолжит отображать новые строки. Если лог большой, то это может быть неудобно, поэтому добавим в команду еще один параметр, в котором укажем какое количество последних строк мы хотим видеть, допустим пять:

Точно также мы можем перенаправить вывод команды в файл:

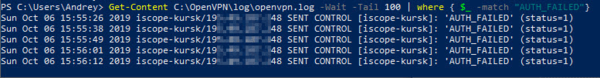

Или выполнить отбор по интересующему нас вхождению используя возможности РowerShell, например отберем только события AUTH_FAILED, включив в отбор также последние сто строк лога:

В данной заметке мы не претендовали на всестороннее освещение затронутой темы, а всего лишь хотели напомнить о существовании удобных инструментов для интерактивной работы с текстовыми логами. Надеемся данный материал окажется вам полезен.

Помогла статья? Поддержи автора и новые статьи будут выходить чаще:

Или подпишись на наш Телеграм-канал:

Источник

Как посмотреть логи Windows?

Ищете сервер с Windows? Выбирайте наши Windows VDS

Просмотр событий для проверки логов.

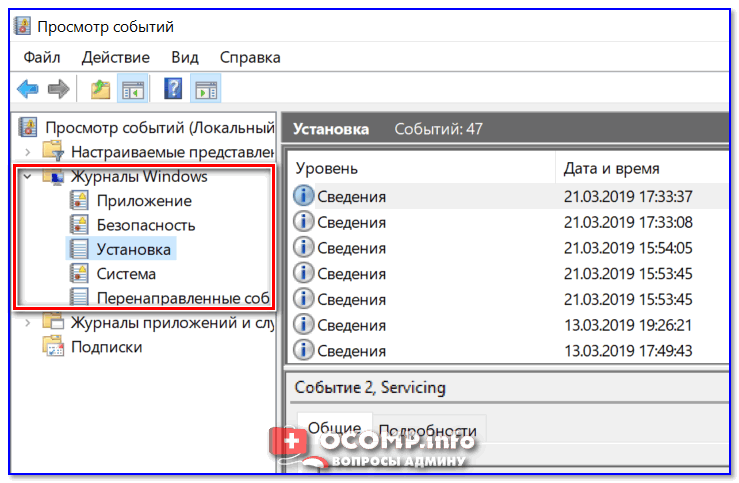

После нажатия комбинации “ Win+R и введите eventvwr.msc ” в любой системе Виндовс вы попадаете в просмотр событий. У вас откроется окно, где нужно развернуть Журналы Windows. В данном окне можно просмотреть все программы, которые открывались на ОС и, если была допущена ошибка, она также отобразится.

Аудит журнал поможет понять, что и кто и когда делал. Также отображается информация по запросам получения доступов.

В пункте Установка можно посмотреть логи ОС Виндовс, например, программы и обновления системы.

Фильтрация событий.

С помощью Фильтра текущего журнала (раздел Действия) можно отфильтровать информацию, которую вы хотите просмотреть.

Обязательно нужно указать уровень Событий:

Для сужения поиска можно отфильтровать источник событий и код.

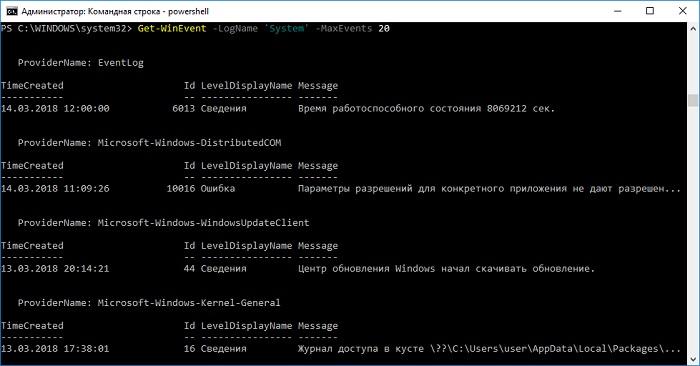

Просмотр PowerShell логов.

В результате вы получите логи Системы

Также обязательно ознакомьтесь с перечнем аббревиатур:

Для выведения событий в командной оболочке только со столбцами «Уровень», «Дата записи события», «Источник», «Код события», «Категория» и «Сообщение события» для журнала «Система» используйте:

Get-EventLog –LogName ‘System’ | Format-Table EntryType, TimeWritten, Source, EventID, Category, Message

Если нужна подробная информация, замените Format-Table на Format-List на

Get-EventLog –LogName ‘System’ | Format-List EntryType, TimeWritten, Source, EventID, Category, Message

Формат информации станет более легким

Для фильтрации журнала, например, для фильтрации последних 20 сообщений, используйте команду

Get-EventLog –Logname ‘System’ –Newest 20

Если нужен список, позднее даты 1 января 2018 года, команда

Get-EventLog –LogName ‘System’ –After ‘1 января 2018’

Надеемся, данная статья поможет вам быстро и просто читать логи ОС Windows.

Желаем приятной работы!

Как установить свой образ на ВДС сервер с Виндовс, читайте в предыдущей статье.

Источник

Вертим логи как хотим ― анализ журналов в системах Windows

Пора поговорить про удобную работу с логами, тем более что в Windows есть масса неочевидных инструментов для этого. Например, Log Parser, который порой просто незаменим.

В статье не будет про серьезные вещи вроде Splunk и ELK (Elasticsearch + Logstash + Kibana). Сфокусируемся на простом и бесплатном.

Журналы и командная строка

До появления PowerShell можно было использовать такие утилиты cmd как find и findstr. Они вполне подходят для простой автоматизации. Например, когда мне понадобилось отлавливать ошибки в обмене 1С 7.7 я использовал в скриптах обмена простую команду:

Она позволяла получить в файле fail.txt все ошибки обмена. Но если было нужно что-то большее, вроде получения информации о предшествующей ошибке, то приходилось создавать монструозные скрипты с циклами for или использовать сторонние утилиты. По счастью, с появлением PowerShell эти проблемы ушли в прошлое.

Основным инструментом для работы с текстовыми журналами является командлет Get-Content, предназначенный для отображения содержимого текстового файла. Например, для вывода журнала сервиса WSUS в консоль можно использовать команду:

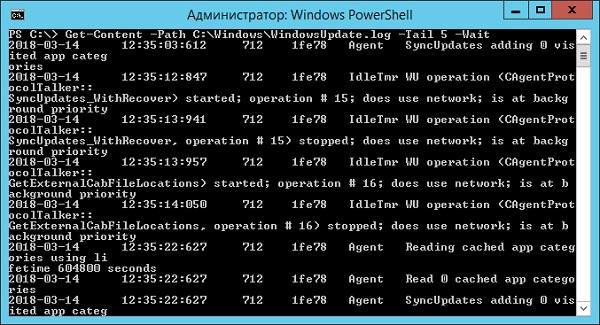

Для вывода последних строк журнала существует параметр Tail, который в паре с параметром Wait позволит смотреть за журналом в режиме онлайн. Посмотрим, как идет обновление системы командой:

Смотрим за ходом обновления Windows.

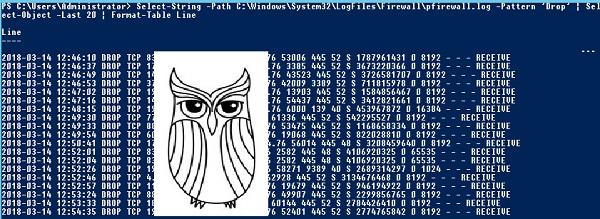

Если же нам нужно отловить в журналах определенные события, то поможет командлет Select-String, который позволяет отобразить только строки, подходящие под маску поиска. Посмотрим на последние блокировки Windows Firewall:

Смотрим, кто пытается пролезть на наш дедик.

При необходимости посмотреть в журнале строки перед и после нужной, можно использовать параметр Context. Например, для вывода трех строк после и трех строк перед ошибкой можно использовать команду:

Оба полезных командлета можно объединить. Например, для вывода строк с 45 по 75 из netlogon.log поможет команда:

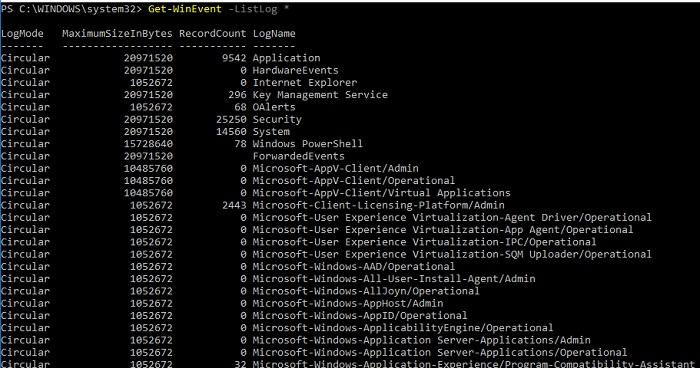

Для получения списка доступных системных журналов можно выполнить следующую команду:

Вывод доступных журналов и информации о них.

Для просмотра какого-то конкретного журнала нужно лишь добавить его имя. Для примера получим последние 20 записей из журнала System командой:

Последние записи в журнале System.

Для получения определенных событий удобнее всего использовать хэш-таблицы. Подробнее о работе с хэш-таблицами в PowerShell можно прочитать в материале Technet about_Hash_Tables.

Для примера получим все события из журнала System с кодом события 1 и 6013.

В случае если надо получить события определенного типа ― предупреждения или ошибки, ― нужно использовать фильтр по важности (Level). Возможны следующие значения:

Собрать хэш-таблицу с несколькими значениями важности одной командой так просто не получится. Если мы хотим получить ошибки и предупреждения из системного журнала, можно воспользоваться дополнительной фильтрацией при помощи Where-Object:

Ошибки и предупреждения журнала System.

Аналогичным образом можно собирать таблицу, фильтруя непосредственно по тексту события и по времени.

Подробнее почитать про работу обоих командлетов для работы с системными журналами можно в документации PowerShell:

PowerShell ― механизм удобный и гибкий, но требует знания синтаксиса и для сложных условий и обработки большого количества файлов потребует написания полноценных скриптов. Но есть вариант обойтись всего-лишь SQL-запросами при помощи замечательного Log Parser.

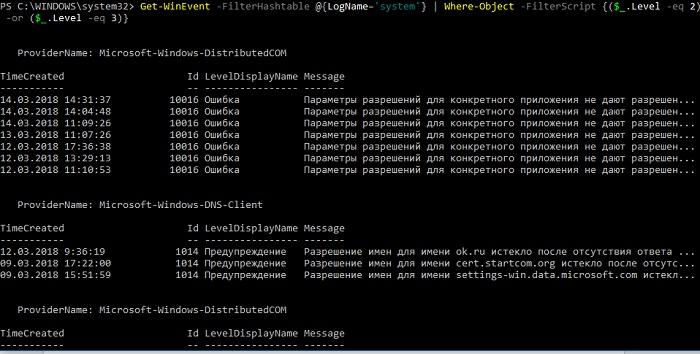

Работаем с журналами посредством запросов SQL

Утилита Log Parser появилась на свет в начале «нулевых» и с тех пор успела обзавестись официальной графической оболочкой. Тем не менее актуальности своей она не потеряла и до сих пор остается для меня одним из самых любимых инструментов для анализа логов. Загрузить утилиту можно в Центре Загрузок Microsoft, графический интерфейс к ней ― в галерее Technet. О графическом интерфейсе чуть позже, начнем с самой утилиты.

О возможностях Log Parser уже рассказывалось в материале «LogParser — привычный взгляд на непривычные вещи», поэтому я начну с конкретных примеров.

Для начала разберемся с текстовыми файлами ― например, получим список подключений по RDP, заблокированных нашим фаерволом. Для получения такой информации вполне подойдет следующий SQL-запрос:

Посмотрим на результат:

Смотрим журнал Windows Firewall.

Разумеется, с полученной таблицей можно делать все что угодно ― сортировать, группировать. Насколько хватит фантазии и знания SQL.

Log Parser также прекрасно работает с множеством других источников. Например, посмотрим откуда пользователи подключались к нашему серверу по RDP.

Работать будем с журналом TerminalServices-LocalSessionManager\Operational.

Не со всеми журналами Log Parser работает просто так ― к некоторым он не может получить доступ. В нашем случае просто скопируем журнал из %SystemRoot%\System32\Winevt\Logs\Microsoft-Windows-TerminalServices-LocalSessionManager%4Operational.evtx в %temp%\test.evtx.

Данные будем получать таким запросом:

Смотрим, кто и когда подключался к нашему серверу терминалов.

Особенно удобно использовать Log Parser для работы с большим количеством файлов журналов ― например, в IIS или Exchange. Благодаря возможностям SQL можно получать самую разную аналитическую информацию, вплоть до статистики версий IOS и Android, которые подключаются к вашему серверу.

В качестве примера посмотрим статистику количества писем по дням таким запросом:

Если в системе установлены Office Web Components, загрузить которые можно в Центре загрузки Microsoft, то на выходе можно получить красивую диаграмму.

Выполняем запрос и открываем получившуюся картинку…

Любуемся результатом.

Следует отметить, что после установки Log Parser в системе регистрируется COM-компонент MSUtil.LogQuery. Он позволяет делать запросы к движку утилиты не только через вызов LogParser.exe, но и при помощи любого другого привычного языка. В качестве примера приведу простой скрипт PowerShell, который выведет 20 наиболее объемных файлов на диске С.

Ознакомиться с документацией о работе компонента можно в материале Log Parser COM API Overview на портале SystemManager.ru.

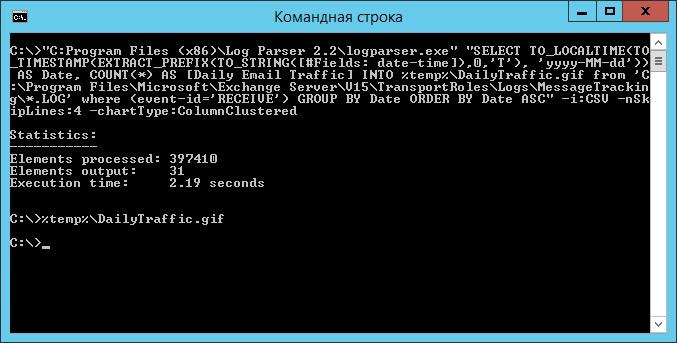

Благодаря этой возможности для облегчения работы существует несколько утилит, представляющих из себя графическую оболочку для Log Parser. Платные рассматривать не буду, а вот бесплатную Log Parser Studio покажу.

Интерфейс Log Parser Studio.

Основной особенностью здесь является библиотека, которая позволяет держать все запросы в одном месте, без россыпи по папкам. Также сходу представлено множество готовых примеров, которые помогут разобраться с запросами.

Вторая особенность ― возможность экспорта запроса в скрипт PowerShell.

В качестве примера посмотрим, как будет работать выборка ящиков, отправляющих больше всего писем:

Выборка наиболее активных ящиков.

При этом можно выбрать куда больше типов журналов. Например, в «чистом» Log Parser существуют ограничения по типам входных данных, и отдельного типа для Exchange нет ― нужно самостоятельно вводить описания полей и пропуск заголовков. В Log Parser Studio нужные форматы уже готовы к использованию.

Помимо Log Parser, с логами можно работать и при помощи возможностей MS Excel, которые упоминались в материале «Excel вместо PowerShell». Но максимального удобства можно достичь, подготавливая первичный материал при помощи Log Parser с последующей обработкой его через Power Query в Excel.

Приходилось ли вам использовать какие-либо инструменты для перелопачивания логов? Поделитесь в комментариях.

Источник

Лог командной строки windows

Сообщения: 124

Благодарности: 11

alpap, Приветствую, циферки с датами я сам раставлю где нужно, код думаю врятли Вам о чем нибудь скажет, эксперементирую с созданием сборок в автоматическом режиме, часто вношу изменения в скрипт, проверяю что будет, вообщем было бы очень удобно если бы все писалось не только на экране но и в лог, говорят в линухе это легко реализуется всего одной командой, неужели в cmd или на худой конец в PowerShell не придумано ничего похожего?

-11,8%

rem Создаем папку для будуещего wim файла, который будем изменять

rd /s /q %

rem Копируем оригинальный wim во вновь созданую папку

copy E:\cd-roms\OS\cur\64\install.wim %

rem Создаем папку для монтирования

md %

-11,8%

rem Монтируем оргинал для изменения в Dism++ и NtLite

Dism /Mount-Wim /WimFile:%

dp0OS\64\orig\install.wim /index:1 /MountDir:%

-11,8%

rem Насилуем оригинальный образ в дисм

start /wait %

-11,8%

rem Добавляем в автозагрузку скрипт для начала установки софта и настроек после выхода на раб стол

reg load HKLM\start %

dp0mount\users\Default\NTUSER.DAT

reg add HKEY_LOCAL_MACHINE\start\SOFTWARE\Microsoft\Windows\CurrentVersion\RunOnce /v «Start» /d «d:\w10Home.cmd» /f

reg unload HKLM\start

rem Добавляем ассоциации файлам

Dism.exe /Image:%

-11,8%

rem Насилуем оригинальный образ в NtLite

«C:\Program Files\NTLite\NTLite.exe» /loadimage:»%

dp0OS\64\orig\install.wim» /imageindex:1 /loadpreset:»win10″ /exitAfter:1

md %

-11,8%

rem Сохраняем изменения в рар на всякий случай

«C:\program files\winrar\rar.exe» a «%

-11,8%

rem Очищаем папку виртуальной машины

rd /s /q %

rem Распаковываем пердварительно подготовленную папку с чистой виртуальной машиной для работы с ней

«c:\program files\winrar\rar.exe» x %

rem Переназначаем букву дискам, что бы нужному была присвоена буква G:

ReMount F: W:

ReMount G: Y:

rem Монтируем чистый виртуальный носитель на хост

vmount attach %

-11,8%

rem Применяем к нему измененый в дисм++ и нтлайт образ

dism /Apply-Image /Imagefile:%

dp0Install\boot.wim /index:1 /ApplyDir:F:\

dism /Apply-Image /Imagefile:%

dp0OS\64\orig\install.wim /index:1 /ApplyDir:G:\

rem Добавляем файл ответов, чтобы сразу перейти в режим аудита после развертывания и начать установку софта

md G:\Windows\Panther\

copy %

rem Демонтируем виртуальный носитель с образом

vmount detach %

rem Переносим cd с софтом и настройками в рабочую папку

move %

rem Закрываем окно менеджера VB чтобы не сбились настройки сохраненных виртуальных машин

TASKKILL /IM VirtualBox.exe

rem Переносим cd с софтом обратно в хранилище

move %

-11,8%

rem Сохраняем хомку без обновлений и сиспреп в rar для последующей доустановки Office, обновлений и т.п.

del «%

dp0imageVB\10x64Homewim.rar»

«C:\program files\winrar\rar.exe» a «%

rem Переносим cd с апдэйтами в рабочую папку

move %

rem Закрываем окно менеджера VB чтобы не сбились настройки сохраненных виртуальных машин

TASKKILL /IM VirtualBox.exe

rem Переносим cd с апдэйтами обратно в хранилище

move %

-11,8%

rem Переназначаем букву дискам, что бы нужному была присвоена буква G:

ReMount F: W:

ReMount G: Y:

rem Присоединяем виртуальный диск

vmount attach %

rem Создаем папку для будущего wim файла, с настроенной Home

md %

-11,8%

rem Заливаем в wim настроенную Home

Dism /Capture-Image /ImageFile:%

dp0OS\64\Home\install.wim /CaptureDir:G:\ /Name:»Windows 10 Home x64″ /Description:»Windows 10 Home x64″

rem Отсоединяем виртуальный диск

vmount detach %

rem создаем папку для монтирования (на всякий случай)

md %

-11,8%

rem Запускаем повышение редакции до Pro

DISM /Export-Image /SourceImageFile:%

dp0OS\64\Home\install.wim /SourceIndex:1 /DestinationImageFile:%

dp0OS\64\Home\install.wim /DestinationName:»Windows 10 Pro x64″

DISM /Mount-Image /ImageFile:%

dp0OS\64\Home\install.wim /Index:2 /MountDir:%

dp0mount

DISM /Image:%

dp0mount /Set-Edition:Professional

Dism /Unmount-Wim /MountDir:%

-11,8%

rem Готов образ с двумя редакциями для установки на работу в офис, нет ниодной не лицензионной программы

-11,8%

rem Распаковываем Vb с настроенным Home из рар обратно

rd /s /q %

dp0vb\10×64

«c:\program files\winrar\rar.exe» x «%

rem Переносим cd с Office в рабочую папку

move %

rem Закрываем окно менеджера VB чтобы не сбились настройки сохраненных виртуальных машин

TASKKILL /IM VirtualBox.exe

rem Переносим cd с Office в хранилище

move %

-11,8%

rem Сохраняем в рар Home&Office для последующего обновления сборки

del «%

dp0imageVB\10x64Office.rar»

«C:\program files\winrar\rar.exe» a «%

rem Переносим cd с апдэйтами в рабочую папку

move %

rem Закрываем окно менеджера VB чтобы не сбились настройки сохраненных виртуальных машин

TASKKILL /IM VirtualBox.exe

rem Переносим cd с апдэйтами в хранилище

move %

rem Переназначаем букву дискам, что бы нужному была присвоена буква G:

ReMount F: W:

ReMount G: Y:

rem Присоединяем виртуальный диск

vmount attach %

rem Создаем папку для будущего wim файла, с настроенной Home_Office

md %

-11,8%

rem Заливаем в wim настроенную Home_Office

Dism /Capture-Image /ImageFile:%

dp0OS\64\Home_Office\install.wim /CaptureDir:G:\ /Name:»Windows 10 Home_Office x64″ /Description:»Windows 10 Home_Office x64″

rem Отсоединяем виртуальный диск

vmount detach %

rem создаем папку для монтирования (на всякий случай)

md %

-11,8%

rem Запускаем повышение редакции до Pro_Office

DISM /Export-Image /SourceImageFile:%

dp0OS\64\Home_Office\install.wim /SourceIndex:1 /DestinationImageFile:%

dp0OS\64\Home_Office\install.wim /DestinationName:»Windows 10 Pro_Office x64″

DISM /Mount-Image /ImageFile:%

dp0OS\64\Home_Office\install.wim /Index:2 /MountDir:%

dp0mount

DISM /Image:%

dp0mount /Set-Edition:Professional

Dism /Unmount-Wim /MountDir:%

-11,8%

rem Добавляем 3,4 редакции без Office

Dism /Export-Image /DestinationName:»Windows 10 Home x64″ /SourceImageFile:»d:\ForCreate\OS\64\Home\install.wim» /SourceIndex:1 /DestinationImageFile:»d:\ForCreate\OS\64\Home_Office\install.wim»

Dism /Export-Image /DestinationName:»Windows 10 Pro x64″ /SourceImageFile:»d:\ForCreate\OS\64\Home\install.wim» /SourceIndex:2 /DestinationImageFile:»d:\ForCreate\OS\64\Home_Office\install.wim»

» width=»100%» style=»BORDER-RIGHT: #719bd9 1px solid; BORDER-LEFT: #719bd9 1px solid; BORDER-BOTTOM: #719bd9 1px solid» cellpadding=»6″ cellspacing=»0″ border=»0″>

Сообщения: 124

Благодарности: 11

Сообщения: 26990

Благодарности: 7876

хотелось бы что бы выглядело как на экране в окне cmd, там же все отображается как надо, »

Shulzzz, так Вам коллега alpap и пишет, что для приведённых им в примере команд на экране ничего не будет при их корректном исполнении.

почему нельзя сделать такой же лог, ну или не лог, а просто запись cmd экрана в текстовый файл, меня бы вполне устроило »

Потому что нет такого понятия, как «запись cmd экрана».

Вы можете использовать tee.exe из комплекта GnuWin32 (например, отсюда: CoreUtils for Windows). Кроме того, говорят, что аналог tee.exe с какого-то момента включён в комплект Windows 10 (не знаю, не проверял).

» width=»100%» style=»BORDER-RIGHT: #719bd9 1px solid; BORDER-LEFT: #719bd9 1px solid; BORDER-BOTTOM: #719bd9 1px solid» cellpadding=»6″ cellspacing=»0″ border=»0″>

Сообщения: 26990

Благодарности: 7876

Сообщения: 2842

Благодарности: 468

Iska, почему? ему же лог нужен, а не success-story.

Блин а что это за колхоз в батнике? MDT разверни и настраивай сборку. Там тебе и логи полноценные и возможностей больше.

Время на прочтение5 мин

Количество просмотров79K

Пользовательская рабочая станция — самое уязвимое место инфраструктуры по части информационной безопасности. Пользователям может прийти на рабочую почту письмо вроде бы из безопасного источника, но со ссылкой на заражённый сайт. Возможно, кто-то скачает полезную для работы утилиту из неизвестно какого места. Да можно придумать не один десяток кейсов, как через пользователей вредоносное ПО может внедриться на внутрикорпоративные ресурсы. Поэтому рабочие станции требуют повышенного внимания, и в статье мы расскажем, откуда и какие события брать для отслеживания атак.

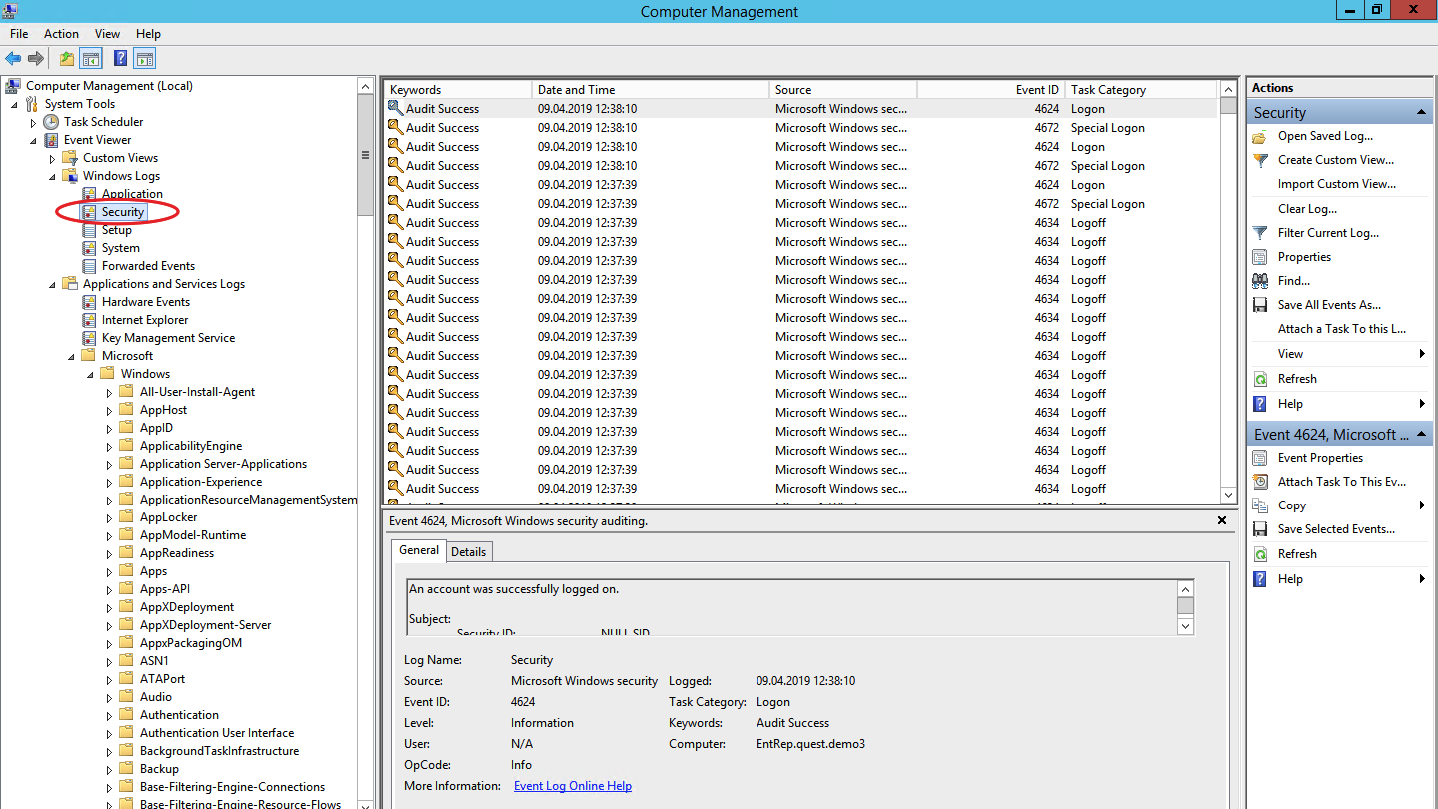

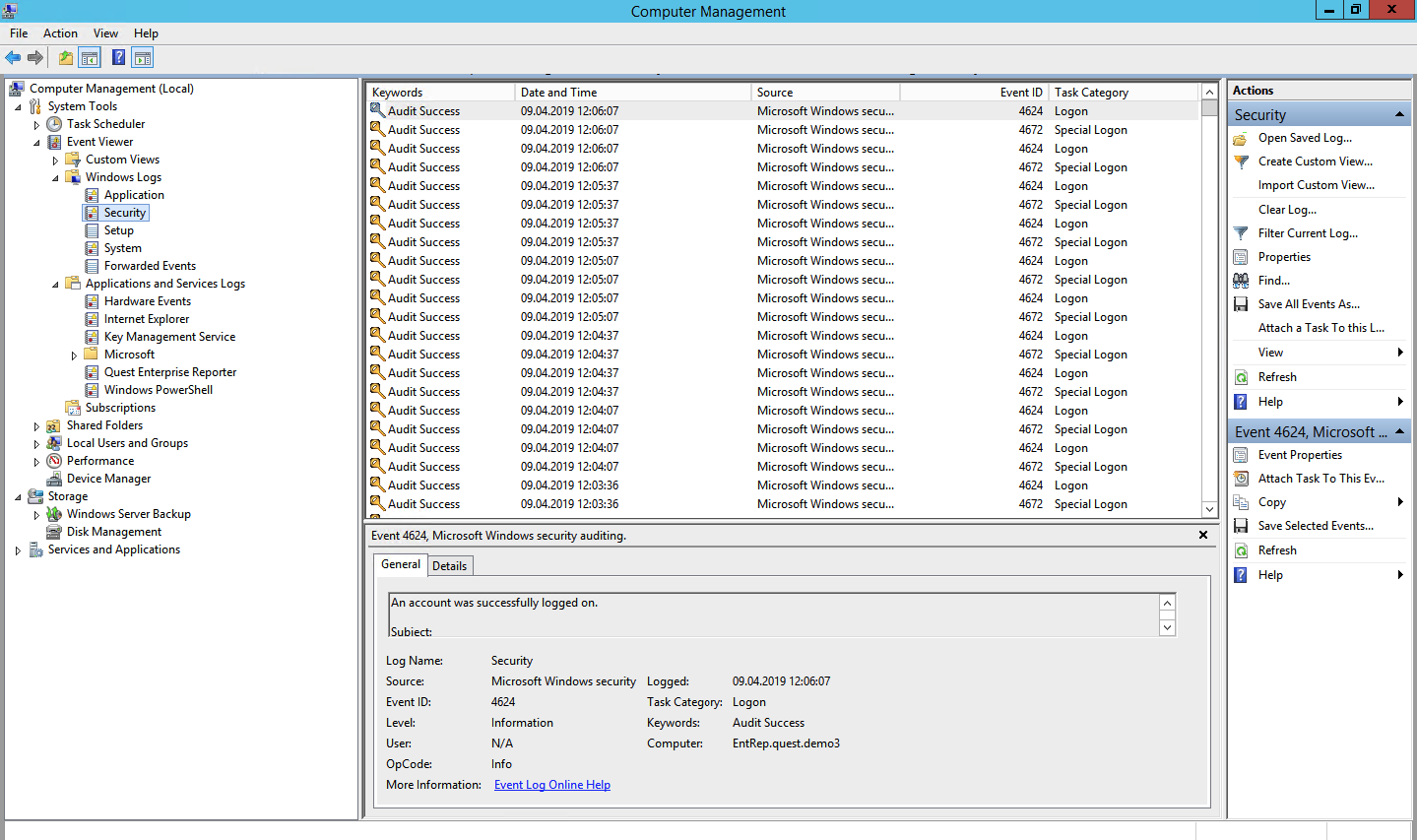

Для выявления атаки на самой ранней стадии в ОС Windows есть три полезных событийных источника: журнал событий безопасности, журнал системного мониторинга и журналы Power Shell.

Журнал событий безопасности (Security Log)

Это главное место хранения системных логов безопасности. Сюда складываются события входа/выхода пользователей, доступа к объектам, изменения политик и других активностей, связанных с безопасностью. Разумеется, если настроена соответствующая политика.

Перебор пользователей и групп (события 4798 и 4799). Вредоносное ПО в самом начале атаки часто перебирает локальные учетные записи пользователей и локальные группы на рабочей станции, чтобы найти учетные данные для своих тёмных делишек. Эти события помогут обнаружить вредоносный код раньше, чем он двинется дальше и, используя собранные данные, распространится на другие системы.

Создание локальной учётной записи и изменения в локальных группах (события 4720, 4722–4726, 4738, 4740, 4767, 4780, 4781, 4794, 5376 и 5377). Атака может также начинаться, например, с добавления нового пользователя в группу локальных администраторов.

Попытки входа с локальной учётной записью (событие 4624). Добропорядочные пользователи заходят с доменной учётной записью и выявление входа под локальной учётной записью может означать начало атаки. Событие 4624 включает также входы под доменной учетной записью, поэтому при обработке событий нужно зафильтровать события, в которых домен отличается от имени рабочей станции.

Попытка входа с заданной учётной записью (событие 4648). Такое бывает, когда процесс выполняется в режиме “Запуск от имени” (run as). В нормальном режиме работы систем такого не должно быть, поэтому такие события должны находиться под контролем.

Блокировка/разблокировка рабочей станции (события 4800-4803). К категории подозрительных событий можно отнести любые действия, которые происходили на заблокированной рабочей станции.

Изменения конфигурации файрволла (события 4944-4958). Очевидно, что при установке нового ПО настройки конфигурации файрволла могут меняться, что вызовет ложные срабатывания. Контролировать такие изменения в большинстве случаев нет необходимости, но знать о них точно лишним не будет.

Подключение устройств Plug’n’play (событие 6416 и только для WIndows 10). За этим важно следить, если пользователи обычно не подключают новые устройства к рабочей станции, а тут вдруг раз — и подключили.

Windows включает в себя 9 категорий аудита и 50 субкатегорий для тонкой настройки. Минимальный набор субкатегорий, который стоит включить в настройках:

Logon/Logoff

- Logon;

- Logoff;

- Account Lockout;

- Other Logon/Logoff Events.

Account Management

- User Account Management;

- Security Group Management.

Policy Change

- Audit Policy Change;

- Authentication Policy Change;

- Authorization Policy Change.

Системный монитор (Sysmon)

Sysmon — встроенная в Windows утилита, которая умеет записывать события в системный журнал. Обычно требуется его устанавливать отдельно.

Эти же события можно в принципе найти в журнале безопасности (включив нужную политику аудита), но Sysmon даёт больше подробностей. Какие события можно забирать из Sysmon?

Создание процесса (ID события 1). Системный журнал событий безопасности тоже может сказать, когда запустился какой-нибудь *.exe и даже покажет его имя и путь запуска. Но в отличие от Sysmon не сможет показать хэш приложения. Злонамеренное ПО может называться даже безобидным notepad.exe, но именно хэш выведет его на чистую воду.

Сетевые подключения (ID события 3). Очевидно, что сетевых подключений много, и за всеми не уследить. Но важно учитывать, что Sysmon в отличие от того же Security Log умеет привязать сетевое подключение к полям ProcessID и ProcessGUID, показывает порт и IP-адреса источника и приёмника.

Изменения в системном реестре (ID события 12-14). Самый простой способ добавить себя в автозапуск — прописаться в реестре. Security Log это умеет, но Sysmon показывает, кто внёс изменения, когда, откуда, process ID и предыдущее значение ключа.

Создание файла (ID события 11). Sysmon, в отличие от Security Log, покажет не только расположение файла, но и его имя. Понятно, что за всем не уследишь, но можно же проводить аудит определённых директорий.

А теперь то, чего в политиках Security Log нет, но есть в Sysmon:

Изменение времени создания файла (ID события 2). Некоторое вредоносное ПО может подменять дату создания файла для его скрытия из отчётов с недавно созданными файлами.

Загрузка драйверов и динамических библиотек (ID событий 6-7). Отслеживание загрузки в память DLL и драйверов устройств, проверка цифровой подписи и её валидности.

Создание потока в выполняющемся процессе (ID события 8). Один из видов атаки, за которым тоже нужно следить.

События RawAccessRead (ID события 9). Операции чтения с диска при помощи “\\.\”. В абсолютном большинстве случаев такая активность должна считаться ненормальной.

Создание именованного файлового потока (ID события 15). Событие регистрируется, когда создается именованный файловый поток, который генерирует события с хэшем содержимого файла.

Создание named pipe и подключения (ID события 17-18). Отслеживание вредоносного кода, который коммуницирует с другими компонентами через named pipe.

Активность по WMI (ID события 19). Регистрация событий, которые генерируются при обращении к системе по протоколу WMI.

Для защиты самого Sysmon нужно отслеживать события с ID 4 (остановка и запуск Sysmon) и ID 16 (изменение конфигурации Sysmon).

Журналы Power Shell

Power Shell — мощный инструмент управления Windows-инфраструктурой, поэтому велики шансы, что атакующий выберет именно его. Для получения данных о событиях Power Shell можно использовать два источника: Windows PowerShell log и Microsoft-WindowsPowerShell / Operational log.

Windows PowerShell log

Загружен поставщик данных (ID события 600). Поставщики PowerShell — это программы, которые служат источником данных для PowerShell для просмотра и управления ими. Например, встроенными поставщиками могут быть переменные среды Windows или системный реестр. За появлением новых поставщиков нужно следить, чтобы вовремя выявить злонамеренную активность. Например, если видите, что среди поставщиков появился WSMan, значит был начат удаленный сеанс PowerShell.

Microsoft-WindowsPowerShell / Operational log (или MicrosoftWindows-PowerShellCore / Operational в PowerShell 6)

Журналирование модулей (ID события 4103). В событиях хранится информация о каждой выполненной команде и параметрах, с которыми она вызывалась.

Журналирование блокировки скриптов (ID события 4104). Журналирование блокировки скриптов показывает каждый выполненный блок кода PowerShell. Даже если злоумышленник попытается скрыть команду, этот тип события покажет фактически выполненную команду PowerShell. Ещё в этом типе события могут фиксироваться некоторые выполняемые низкоуровневые вызовы API, эти события обычно записывается как Verbose, но если подозрительная команда или сценарий используются в блоке кода, он будет зарегистрирован как c критичностью Warning.

Обратите внимание, что после настройки инструмента сбора и анализа этих событий потребуется дополнительное время на отладку для снижения количества ложных срабатываний.

Расскажите в комментариях, какие собираете логи для аудита информационной безопасности и какие инструменты для этого используете. Одно из наших направлений — решения для аудита событий информационной безопасности. Для решения задачи сбора и анализа логов можем предложить присмотреться к Quest InTrust, который умеет сжимать хранящиеся данные с коэффициентом 20:1, а один его установленный экземпляр способен обрабатывать до 60000 событий в секунду из 10000 источников.

Доброго дня!

Даже если вы за компьютером ничего не делаете — в процессе работы ОС Windows записывает часть данных в спец. документы (их еще называют логами или системными журналами). Как правило, под-запись попадают различные события, например, включение/выключение ПК, возникновение ошибок, обновления и т.д. 👀

Разумеется, в некоторых случаях эти записи могут быть очень полезными. Например, при поиске причин возникновения ошибок, синих экранов, внезапных перезагрузок и т.д. Отмечу, что если у вас установлена не официальная версия Windows — может так стать, что журналы у вас отключены… 😢

В общем, в этой заметке покажу азы работы с журналами событий в Windows (например, как найти ошибку и ее код, что несомненно поможет в диагностике).

Итак…

*

Работа с журналом событий (для начинающих)

❶

Как его открыть

Вариант 1

Этот вариант универсальный и работает во всех современных версиях ОС Windows.

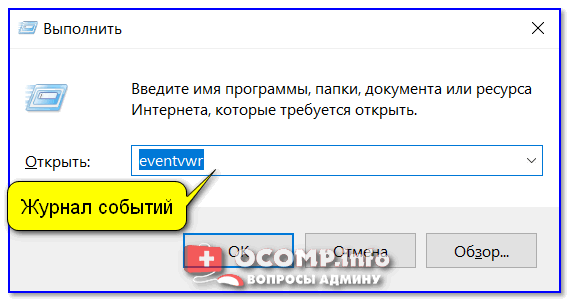

- нажать сочетание кнопок Win+R — должно появиться окно «Выполнить»;

- ввести команду eventvwr и нажать OK (примечание: также можно воспользоваться диспетчером задач (Ctrl+Shift+Esc) — нажать по меню «Файл/новая задача» и ввести ту же команду eventvwr);

eventvwr — команда для вызова журнала событий

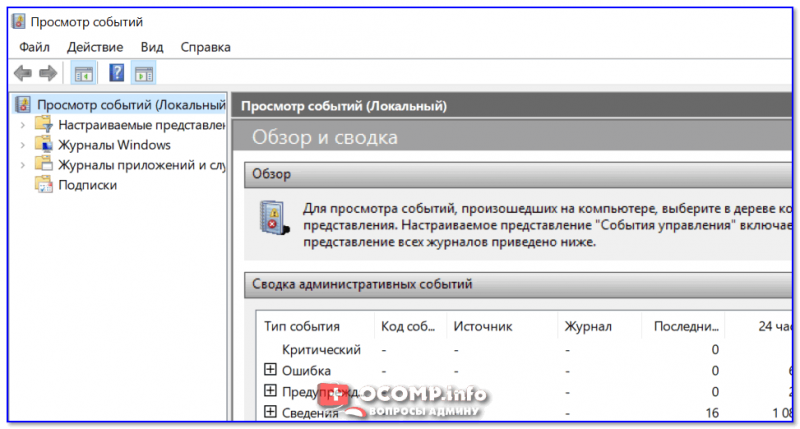

- после этого у вас должно появиться окно «Просмотр событий» — обратите внимание на левую колонку, в ней как раз и содержатся всевозможные журналы Windows…

Просмотр событий

Вариант 2

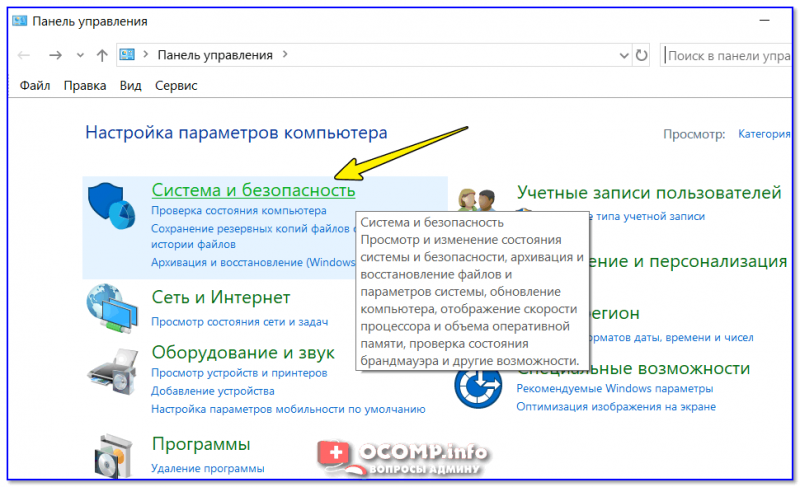

- сначала необходимо 👉 открыть панель управления и перейти в раздел «Система и безопасность»;

Система и безопасность

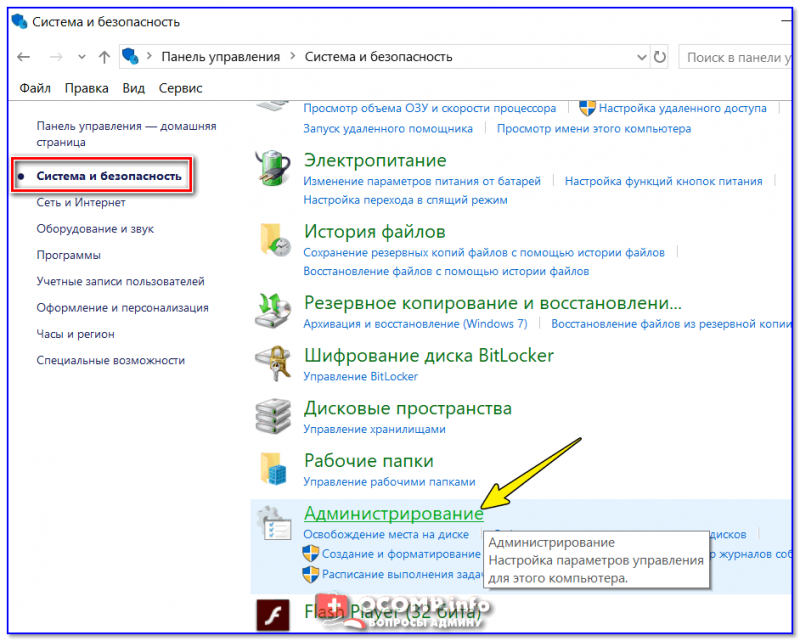

- далее необходимо перейти в раздел «Администрирование»;

Администрирование

- после кликнуть мышкой по ярлыку «Просмотр событий».

Просмотр событий — Администрирование

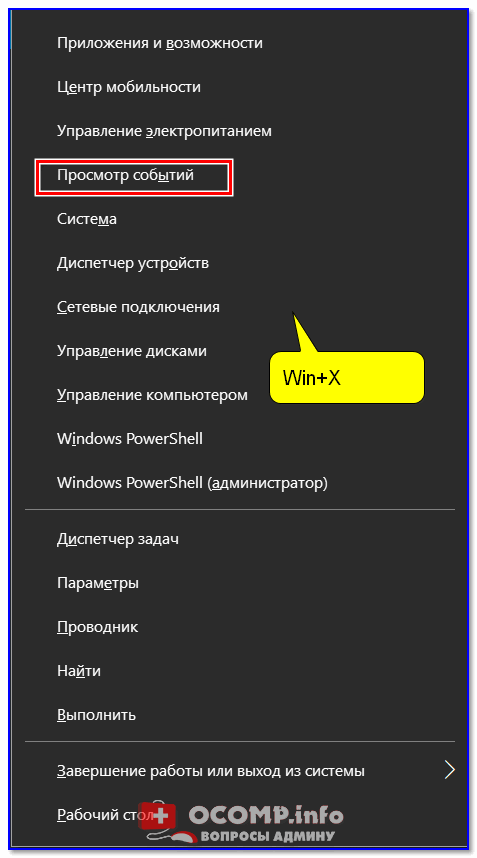

Вариант 3

Актуально для пользователей Windows 10/11.

1) Нажать по значку с «лупой» на панели задач, в поисковую строку написать «событий» и в результатах поиска ОС Windows предоставит вам ссылку на журнал (см. скрин ниже). 👇

Windows 10 — события

2) Еще один способ: нажать сочетание Win+X — появится меню со ссылками на основные инструменты, среди которых будет и журнал событий.

Win+X — вызов меню

❷

Журналы Windows

Журналы Windows

Наибольшую пользу (по крайней мере, для начинающих пользователей) представляет раздел «Журналы Windows» (выделен на скрине выше). Довольно часто при различных неполадках приходится изучать как раз его.

В нем есть 5 вкладок, из которых 3 основных: «Приложение», «Безопасность», «Система». Именно о них пару слов подробнее:

- «Приложение» — здесь собираются все ошибки (и предупреждения), которые возникают из-за работы программ. Вкладка будет полезна в тех случаях, когда у вас какое-нибудь приложение нестабильно работает;

- «Система» — в этой вкладке содержатся события, которые сгенерированы различными компонентами ОС Windows (модули, драйверы и пр.);

- «Безопасность» — события, относящиеся к безопасности системы (входы в учетную запись, раздача прав доступа папкам и файлам, и т.д.).

❸

Как найти и просмотреть ошибки (в т.ч. критические)

Надо сказать, что Windows записывает в журналы очень много различной информации (вы в этом можете убедиться, открыв любой из них). Среди стольких записей найти нужную ошибку не так просто. И именно для этого здесь предусмотрены спец. фильтры. Ниже покажу простой пример их использования.

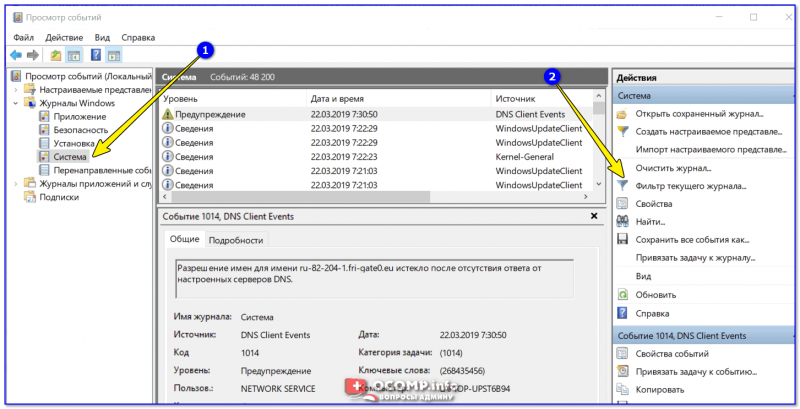

И так, сначала необходимо выбрать нужный журнал (например «Система»), далее кликнуть в правой колонке по инструменту «Фильтр текущего журнала».

Система — фильтр текущего журнала / Кликабельно

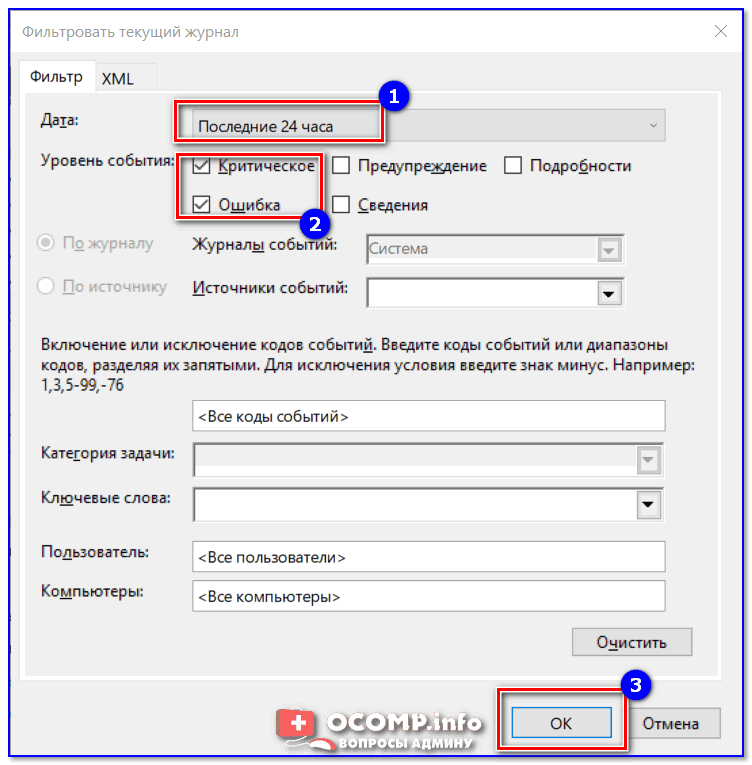

После указать дату, уровень события (например, ошибки), и нажать OK.

Критические ошибки

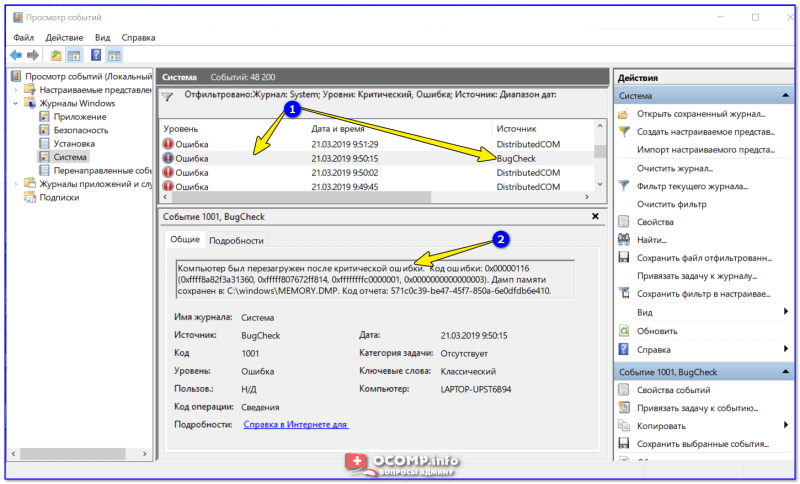

В результате вы увидите отфильтрованный список событий. Ориентируясь по дате и времени вы можете найти именно ту ошибку, которая вас интересует.

Например, на своем подопытном компьютере я нашел ошибку из-за которой он перезагрузился (благодаря коду ошибки и ее подробному описанию — можно найти решение на сайте Microsoft).

Представлены все ошибки по дате и времени их возникновения / Кликабельно

Т.е. как видите из примера — использование журнала событий очень даже помогает в решении самых разных проблем с ПК.

❹

Можно ли отключить журналы событий

Можно! Только нужно ли? (хотя не могу не отметить, что многие считают, что на этом можно сэкономить толику дискового пространства, плюс система более отзывчива и меньше нагрузка на жесткий диск)

*