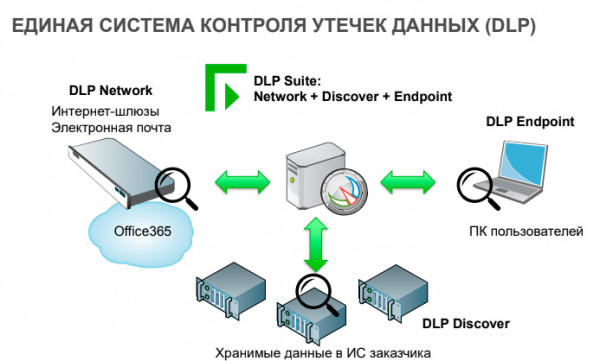

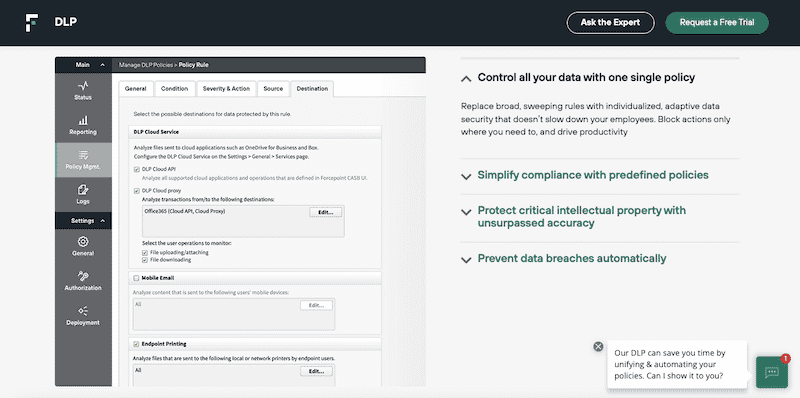

Система Forcepoint DLP, решение для защиты утечки данных компании Forcepoint, расширяет средства контроля за данными на корпоративные облачные приложения и конечные устройства. Это позволяет безопасно использовать мощные облачные сервисы, такие как Microsoft Office 365, Google for Work и SalesForce.com, а также защищать конфиденциальные данные и интеллектуальную собственность на портативных компьютерах Windows и Mac как в сети, так и вне ее.

Компоненты Forcepoint DLP

DLP Endpoint защищает важные данные на конечных устройствах Windows и Mac, внутри или вне корпоративной сети. ПО PreciseID Fingerprinting позволяет обнаруживать даже фрагмент структурированных или неструктурированных данных на конечном устройстве вне сети. ПО выполняет слежение за выгрузками через интернет, в том числе, по протоколу HTTPS, а также выгрузками в облачные службы, такие как Office 365 и Box Enterprise. Обеспечивается полная интеграция системы с Outlook, Notes, клиентами электронной почты. При этом используется интерфейс пользователя идентичный интерфейсам решений Data, Web, Email и Endpoint компании Forcepoint.

Forcepoint DLP Discovery определяет и защищает конфиденциальные данные в сети, а также данные, хранимые в облачных службах, таких как Office 365 и Box

Enterprise. Посредством ПО Forcepoint DLP Endpoint возможности ПО Forcepoint DLP Discovery могут быть распространены на конечные устройства под управлением Mac OS X и Windows, внутри сети или вне ее. Использование передовых технологий работы с отпечатками пальцев гарантирует соблюдение конфиденциальности данных.

Forcepoint DLP Network помогает определять и предотвращать потерю данных по вине вредоносных программ или случайную потерю данных при внешних атаках или при увеличении числа внутренних угроз. Противодействие изощренным методикам уклонения угроз от обнаружения возможно благодаря использованию мощного модуля оптического распознавания символов OCR для распознавания данных в изображении. Используйте ПО Drip DLP для того, чтобы остановить кражу данных по одной записи за раз, а также производить мониторинг поведения для определения пользователей с высоким риском.

Image Analyses Module определяет откровенные изображения, такие как порнография, которые хранятся в корпоративной сети или пересылаются по каналам электронной почты или интернет.

- Become a Seller

-

Get Free Advice

Get Quote

- Business Software

- Cyber Security Software

- Endpoint Security Software

-

Forcepoint DLP Endpoint Security

-

4.2

-

5 Ratings

- Write a Review

-

Have Questions?

About Forcepoint DLP Endpoint Security Forcepoint DLP Endpoint is an easy-to-use endpoint data loss prevention solution. It protects roaming users against advanced threats and secures sensitive data from them. The advanced technologies help you quickly protect sensitive data using actionable forensi…Read more

Forcepoint DLP Endpoint Security Software Pricing, Features & Reviews

About Forcepoint DLP Endpoint Security

Forcepoint DLP Endpoint is an easy-to-use endpoint data loss prevention solution. It protects roaming users against advanced threats and secures sensitive data from them. The advanced technologies help you quickly protect sensitive data using actionable forensic insights of attacks on endpoint devices.

Forcepoint DLP enables businesses to classify, monitor, and protect data in a smarter and more intuitive way. Risk adaptive protection combines the power of audit behavior and Forcepoint DLP to stop data loss before it occurs across the web, email, cloud, network, and endpoint.

How does Forcepoint Empower Your Endpoint Security?

- Protect endpoint devices off your network from advanced threats

- Secure inbound or outbound data which is otherwise hidden in SSL traffic across all endpoints

- Safely adopt cloud services like Office 365 and Box Enterprise

- Block or encrypt sensitive data transferred to removable media to safeguard your USB devices

Forcepoint DLP Endpoint Capabilities

- Enable off network roaming users: Forcepoint DLP endpoint has the necessary data theft controls on Windows and Mac OS X laptops. Using data fingerprinting capabilities helps users to find and secure valuable data residing on endpoints.

- Embrace innovation: This software helps you safely adopt new cloud services such as Office 365 or Box Enterprise that feature web threat defense capabilities and the ability to secure your company’s data.

- Extends web security: Forcepoint DLP endpoint secures the web channel for roaming users by checking into SSL traffic even while using social media, email, or other services.

Forcepoint DLP Modules

- ACE (Advanced Classification Engine): Forcepoint ACE integrates a set of 8 defense assessments in key areas enabling Forcepoint solutions to protect against all emerging threats in real time. The inline operation is capable of not only monitoring but also blocking threats.

- Forcepoint ThreatSeeker Intelligence: Forcepoint ThreatSeeker Intelligence unites over 900 million endpoints and uses real-time reputation analysis to provide the most up-to-date protection from phishing attacks, threats, and malware.

- TRITON Architecture: Forcepoint’s TRITON architecture lets you unify your security solutions across data, web, email & endpoint security that can be easily deployed where needed.

Forcepoint DLP Endpoint Security price is available on request

Looking for pricing details, customization requirements or have other queries? We are just a click away.

Get Forcepoint DLP Endpoint Security Demo

We make it happen! Get your hands on the best solution based on your needs.

Forcepoint DLP Endpoint Security Features

Intercept threats at the point of click

With technologies like Forcepoint ACE & ThreatSeeker Intelligence, users are prevented from accessing dangerous files.

Apply granular security policies

Security policies provide administrators with control over which users & apps can access which set of data.

Track User Activity

Whether on or off the corporate network, Forcepoint keeps a track of what your users are doing on the network.

Find external threats wherever they try to hide

Analyze thousands of endpoints to find advanced malware and other potential indicators of attack.

Stop data exfiltration before it can happen

DLP endpoint technology gives you the best defense against data theft before it happens.

Drip DLP

It considers cumulative data transmission activity over time to discover & prevent data leakage.

Identify Advance Treat

Forcepoint endpoint identifies advanced threat web activity that is out of reach of network defenses.

- Supported Platforms :

- Device:

- Deployment :

- Suitable For :

- Business Specific:

- Business Size:

- Customer Support:

- Training:

- Language:

- Windows

- Desktop

- Web-Based

- All Industries

- All Businesses

- Enterprises, SMBs, SMEs, MSMBs, MSMEs

- Phone, Email, Live Chat, Communities, Forums

- Live Online, Webinars, Documentation, Videos

- English

4.2

Add to Compare

VS

(1) Product Selected

Popular Forcepoint DLP Endpoint Security Comparisons

Q Is Forcepoint a firewall?

Q How does Forcepoint DLP endpoint work?

Q Which operating system does Forcepoint DLP endpoint support?

20,000+ Software Listed

Best Price Guaranteed

Free Expert Consultation

2M+ Happy Customers

Уровень сложностиСредний

Время на прочтение17 мин

Количество просмотров25K

Нарастание угроз утечки информации требует применения специализированных программных продуктов для защиты корпоративных сетей — DLP-систем. Благодаря внедрению подобного ПО, снижается риск потери данных, и повышается уровень информационной безопасности. Продвинутые системы способны обеспечить мониторинг сотрудников и повысить эффективность их работы. Ниже приведен обзор наиболее актуальных программных продуктов защиты информации.

DLP-системы для крупных компаний

SearchInform

Система «СерчИнформ Контур информационной безопасности» оснащена встроенными инструментами для проведения анализа корпоративных сетей. КИБ обеспечивает контроль большинства каналов утечек информации.

Функционал

SearchInform позволяет:

● Контролировать компьютеры сотрудников в реальном времени.

● Блокировать передачу сведений на внешние устройства (карты памяти и пр.).

● Архивировать действия сотрудников, блокировать конкретного пользователя или его функциональные возможности.

● Фиксировать факты передачи данных, что полезно при проведении последующих расследований.

● Искать в системе сходные инциденты, события, данные с возможностью поиска по словам, фразам, схожести, комплексным запросам.

Стоимость

Разработчик не указывает на сайте тарифные планы и цены. Можно заказать на 30 дней пробную версию программы.

Вывод

Функционал системы ориентирован преимущественно на сбор, анализ, хранение данных. Возможности блокировки внешних каналов развиты слабо. Программа насыщена большинство количеством функций, что в сочетании с управлением через разные консоли усложняет пользование продуктом.

Сайт разработчика: searchinform.ru

Solar Dozor

Продукт предназначен для контроля общения сотрудников, предотвращения хищения данных, выявления фактов мошенничества.

Функционал

Система позволяет:

● Перехватывать конфиденциальные сведения.

● Сканировать и анализировать архива электронной почты, сформированный до установки Solar Dozor.

● Формировать визуализацию коммуникаций с графами связей и тепловыми картами.

● Формировать отчеты о персонале.

● Предоставлять информацию с различных точек зрения: службы безопасности, данных, персонала.

● Обнаруживать отклонения поведения сотрудников.

Стоимость

Для расчета стоимости системы нужно указать на сайте производителя состав и конфигурацию модулей, численность сотрудников, объем работ по внедрению программы. При этом легализацию внедрения продукта и техническую поддержку нужно покупать отдельно.

Вывод

Система обеспечивает эффективный мониторинг передаваемой информации, перехват конфиденциальных сведений, блокировку каналов передачи. Функционал позволяет оперативно находить информацию в архиве, формировать обстоятельные отчеты, обнаруживать скрытые угрозы, косвенные признаки мошенничества.

Сайт разработчика: rt-solar.ru

Стахановец

Одна из ведущих программ на рынке. Продукт отличается наличием уникальных DLP-опций, отсутствующих у классических систем, а также хорошим балансом цены и качества.

Функционал

Система позволяет:

● Блокировать попытки фотосъемки экрана с ценными сведениями.

● Предотвращать утечки информации посредством электронной почты и мессенджеров, перехватывать файлы и сообщения.

● Отслеживать копирование и запись данных на съемные носители.

● Организовать работу в распределенном режиме, определять точное местонахождение пользователей при включенных VPN-сервисах.

● Распознавать персонал посредством биометрических данных, повышая надежность выявления несанкционированного доступа.

Система очень быстро и легко устанавливается. Программа не перегружает центральный процессор и хорошо работает на слабых ПК, обеспечивая защиту от утечек на корпоративной технике любого уровня.

Стоимость

На стоимость системы влияет срок действия лицензии: от 3 месяцев до бессрочного. Минимальная цена версии «Стахановец: Полный контроль» — 1018 руб., «Стахановец: ПРО» — 1323 руб. Для каждого пользователя нужна отдельная лицензия.

Вывод

Мощная система аналитики использует для изучения поведения сотрудников свыше 40 параметров и формирует подробные отчеты. Это позволяет применять «Стахановец» не только для прогнозирования рисков и защиты от утечек, но и для проведения кадрового анализа персонала.

Сайт разработчика: stakhanovets.ru

Falcongaze SecureTower

Система представляет собой комплексное решение по защите корпоративной информации, предназначенное для предотвращения утечек данных и контроля активности сотрудников.

Функционал

Система позволяет:

● Контролировать работу персонала посредством сохранения снимков рабочих столов.

● Анализировать архивные сведения с помощью расширенной панели инструментов.

● Переходить к любым событиям из отчетов.

● Сортировать инциденты по уровням обработки: исследованных, отложенных, неисследованных.

● Отслеживать коммуникации персонала посредством мессенджеров Viber и Telegram.

DLP-система SecureTower отличается простотой установки, комфортным управлением и работой с архивом. Программа не требует подробного изучения инструкции.

Стоимость

Стоимость не указана, однако можно заказать на сайте бесплатную тестовую полнофункциональную версию.

Вывод

Система копирует все манипуляции пользователей для их последующего анализа и возможного расследования, блокируя только ряд протоколов (SMTP, MAPI, HTTP). Фактически SecureTower предназначена преимущественно для мониторинга, анализа и проведения расследований, а не перехвата и блокирования угроз.

Сайт разработчика: falcongaze.com/ru/

DeviceLock

Сертифицированная ФСТЭК РФ система DeviceLock DLP Suite разработана преимущественно для предотвращения утечек данных. Программа мониторит внешние устройства и каналы связи. Она обеспечивает контроль и по необходимости ограничивает доступ персонала к локальным устройствам, портам ПК и каналам.

Функционал

Система позволяет:

● Предотвращать утечки конфиденциальных данных в реальном времени.

● Анализировать файлы и сообщения, блокировать пересылку корпоративной информации.

● Контролировать большое количество каналов связи и устройств.

● Защищать информацию на ПК, не включенных в корпоративную сеть.

Система проста в установке и эксплуатации.

Стоимость

С увеличением количества пользователей цена продукта снижается. При покупке ПО на 49 сотрудников стоимость одной лицензии составит 6 000 руб.

Вывод

Система характеризуется высоким уровнем контроля используемых протоколов, каналов и устройств, недостижимым большинством стандартных защитных средств. Интерфейс обеспечивает простоту управления и контроля доступа к ресурсам значительного объема. Однако следует учитывать наличие характерных для агентских решений уязвимостей, вызываемых принудительным выключением агента.

Сайт разработчика: devicelock.com/ru

Zecurion

В обзоре защитных систем Anti-Malware за 2011 год Zecurion был отмечен как наиболее технологичное решение на рынке. Но впоследствии продукт не претерпел серьезных обновлений.

Функционал

Система позволяет:

● Контролировать пересылаемые по корпоративной почте вложения и письма, переписку в блогах, соцсетях, мессенджерах ICQ, mail.ru, QIP, Google Talk, Skype и др.

● Мониторить и ограничивать доступ к информации на ПК, серверах, дисках, магнитных лентах и пр.

● Обеспечивать контроль сетевых каналов, записи данных на внешних устройствах.

● Контролировать и ограничивать печать на принтерах.

Управление всем функционалом системы осуществляется посредством единой консоли. Она обеспечивает добавление/удаление пользователей, активацию быстрого доступа, выявление теневого копирования данных и др.

Стоимость

На сайте производителя не указаны тарифные планы и стоимость продукта. С функционалом системы можно ознакомиться посредством демонстрационной версии.

Вывод

Система обеспечивает контроль всевозможных каналов передачи данных с перехватом трафика и проверкой наличия в передаваемых пакетах корпоративной информации. Zecurion способен самостоятельно запрещать печать файлов либо передачу данных при обнаружении конфиденциальных сведений. При расследовании инцидентов используется база данных, создаваемая на основе архива.

Сайт разработчика: zecurion.ru

Кибер Протего

Кибер Протего представляет собой полнофункциональную систему DLP, разработанную для комплексной защиты корпоративной сети от утечек данных с серверов, компьютеров персонала, виртуальных сред.

Функционал

Система позволяет:

● Контролировать сетевые каналы, периферийные устройства и порты.

● Сканировать инфраструктуру организации на присутствие конфиденциальной информации в массиве хранимых данных.

● Индексировать любые данные серверов, включая теневые копии файлов, журналы нажатия клавиш и пр.

● Автоматически определять типы файлов (больше 5300 вариантов), распознавать их свойства.

● Формировать уникальные портреты сотрудников в форме карточек-досье, анализировать возможные отклонения от нормы.

● Осуществлять видеозапись экранов ПК сотрудников, протоколировать нажатия клавиш, фиксировать сведения обо всех приложениях и процессах, запускавшихся на компьютерах

Стоимость

Цена системы Cyber Protego зависит от заказанной конфигурации. На сайте разработчика можно получить консультацию о стоимости продукта.

Вывод

Благодаря богатому арсеналу способов контроля информации, система способна эффективно предотвращать утечки данных, мониторить выполняемые операции, своевременно выявлять нарушения.

Сайт разработчика: cyberprotect.ru

Safecopy

Система разработана для защиты конфиденциальной документации от копирования, передачи посторонним лицам, печати. При возникновении инцидентов Safecopy помогает найти источники утечки.

Функционал

Система позволяет:

● Вести базу документации с корпоративными сведениями.

● Маркировать бумажную и электронную документацию, вести подробный учет выдачи отдельных документов.

● Выявлять поддельные документы.

● Определять каналы утечки информации.

Использование запатентованной технологии маркировки документации обеспечивает не только надежную идентификацию каналов утечки, но и аргументацию позиции предприятия в суде.

Стоимость

Стоимость лицензии на сайте разработчика не указана. Доступно тестирование продукта.

Вывод

Для защиты документации применяются видимые и скрытые методы маркировки. Практически неразличимые внешне копии надежно идентифицируются и при расследовании инцидентов позволяют гарантированно определить источник утечки.

Сайт разработчика: safe-copy.ru

StaffCop Enterprise

Комплексное решение, обеспечивающее защиту сетей от внутренних угроз, предотвращение утечек информации, контроль производственных процессов и продуктивности сотрудников.

Функционал

StaffCop Enterprise позволяет:

● Выявлять и предотвращать утечки данных, защищая сети от инсайдеров.

● Обнаруживать мошеннические схемы и злонамеренные действия сотрудников.

● Контролировать персонал, определять группы риска.

● Вести эффективное расследование инцидентов.

● Блокировать программные приложения и заданные сайты по категориям пользователей.

● Контролировать съемные устройства (флешки), порты USB и пр.

● Осуществлять аудио- и видеомониторинг сетей предприятия, распознавать изображения.

Стоимость

Один из плюсов Staffcop Enterprise — наличие гибкой политики лицензирования с несколькими тарифными планами от 3 месяцев до 2 лет. Минимальная цена лицензии — 1100 руб. на 1 компьютер на месяц.

Вывод

Благодаря использованию гибких конфигураций систем оповещений и фильтров, Staffcop Enterprise позволяет выявлять угрозы вторжений и утечек на ранних стадиях. Это значительно уменьшает последствия злонамеренных действий. При расследованиях инцидентов функционал обеспечивает быстрое выявление источника утечки и объема похищенных данных.

Сайт разработчика: staffcop.ru

Дозор-Джет

Один из старейших отечественных программных комплексов защиты информации. Характеризуется широкими возможностями по выявлению, документированию и расследованию угроз корпоративным сетям.

Функционал

Система позволяет:

● Перехватывать шифрованный трафик, записывать голосовые звонки.

● Проверять сообщения, файлы, документацию на соответствие политике организации по использованию собственных и интернет-ресурсов.

● Производить теневое копирование файлов при их записи на внешние накопители.

● Обеспечить контентную фильтрацию с разграничением доступа персонала к внешним ресурсам.

● Эффективно обрабатывать высокоскоростные потоки информации, по заявлению разработчика — на скоростях до 10 Гбит/с.

Стоимость

Минимальная цена лицензии составляет $24 на 1 адрес email.

Вывод

Система «Дозор-Джет» позволяет гибко управлять электронной перепиской с обеспечением защиты сетей от утечек, вирусов, нецелевого использования, спама.

Сайт разработчика: jet.su

InfoWatch

Система InfoWatch наиболее сильно распиарена на российском рынке DLP-продуктов. Разработчики утверждают, что программа помимо перехватов угроз способна прогнозировать риски, а также предлагать направления повышения эффективности бизнес-процессов.

Функционал

Система позволяет:

● Анализировать, кроме текстовых документов, также чертежи и различную техническую документацию.

● Перехватывать в Telergram и ВКонтакте текстовые и голосовые сообщения, прикрепленные файлы и пр.

● Формировать и хранить скриншоты компьютеров сотрудников для их контроля.

● Эффективно обрабатывать архивированные данные за счет использования хорошо структурированного интерфейса с множеством инструментов.

Стоимость

На сайте разработчика тарифы не указаны. Можно заказать тестовую версию. В интернете указана минимальная стоимость стандартной версии 600000 руб., Enterprise — 2 млн руб.

Вывод

С системой удобно работать благодаря дружественному интерфейсу, комфортной панели управления, широкому функционалу мониторинга и контроля. Еще один плюс — гибкая комплектация с возможностью последующего заказа дополнительных модулей. К минусам InfoWatch относится ограничение возможности блокировки действий пользователей.

Сайт разработчика: infowatch.ru/

Гарда Предприятие

Система разработана преимущественно для автоматизации и оптимизации выполнения рутинных задач специалистами HR/ИБ/ЭБ-сегментов.

Функционал

Система позволяет:

● Анализировать передаваемую информацию на наличие конфиденциальных данных.

● Блокировать отправку секретных файлов (чертежей, документов и пр.).

● Контролировать работу персонала, формировать отчеты по эффективности использования рабочего времени.

● Автоматически формировать и заполнять профили персонала с информацией о должности, аккаунтах на интернет-сервисах, ключевой статистике действий и последним событиям.

● Мониторить сетевой трафик и каналы связи без установки приложения агента на ПК пользователей.

● Формировать отчеты, обновлять их в реальном времени.

«Гарда Предприятие» оснащена удобным интерфейсом, интуитивно понятным пользователям.

Стоимость

Цена продукта предоставляется по запросу. Перед покупкой можно протестировать функционал системы.

Вывод

Система поставляется и устанавливается в виде готового продукта с учетом всех потребностей организации. Подобный подход обеспечивает максимальную оперативность внедрения. Управление программой организовано через единый центр. Благодаря хорошей горизонтальной масштабируемости, система эффективно адаптируется в организациях любой величины.

Сайт разработчика: gardatech.ru

Everytag Information Leaks Detection

Программа создана для защиты электронной и бумажной документации. Производитель разработал и запатентовал специальную систему обнаружения источника утечек.

Функционал

Программа осуществляет незаметное человеческому зрению форматирование всех используемых документов. При этом каждому сотруднику создается отдельная копия. Благодаря такому алгоритму, при несанкционированном распространении документов легко определить источник утечки.

Стоимость

Чтобы узнать цену, нужно послать запрос производителю.

Вывод

Программа является эффективным инструментом оперативного и надежного поиска каналов утечки документации. Однако самостоятельное использование продукта не может обеспечить полноценную защиту корпоративной сети. Поэтому целесообразно его задействовать в качестве дополнения к основной DLP-системе.

Сайт разработчика: everytag.ru/ild

Symantec

Symantec Endpoint Protection считается признанным мировым лидером сегмента программного обеспечения информационной безопасности. Система хорошо зарекомендовала себя и в РФ.

Функционал

Система позволяет:

● Выявлять и нейтрализовать разнообразные угрозы корпоративной сети предприятия на всех уровнях: мобильных устройств, компьютеров, серверов, встраиваемых систем, шлюзов, облака.

● Удалять любые вредоносные коды: вирусы, трояны, шпионы, руткиты, боты, программы показа рекламы.

● Предотвращать эпидемии, снижать административные нагрузки.

● Обновлять NAC без установки дополнительного ПО.

● Настраивать персональные права доступа каждому сотруднику соответственно его потребностям и выполняемым функциям.

● Зашифровывать пользовательские данные на случай утечки информации.

Стоимость

Информация о стоимости недоступна. Поскольку дистрибуция Symantec в РФ затруднена, цена продукта наверняка будет довольно высокой.

Вывод

Система обладает высокой эффективностью обнаружения и устранения угроз корпоративным сетям на всех уровнях. Установка возможна в организациях любого размера — от небольших частных компаний до корпораций с сотнями тысяч сотрудников. Приобретение в России возможно только через дистрибьюторов.

Сайт разработчика: sep.securitycloud.symantec.com

Forcepoint

Система защищает данные в сети предприятия и вне ее от популярных технологий хищений данных и других угроз. Функционал Forcepoint позволяет определять более опасных пользователей, что сокращает число ложных срабатываний. Система поддерживает безопасность работы на нескольких сетях и облачных приложениях.

Функционал

Forcepoint позволяет:

● Защищать вне сети конфиденциальные данные на конечных устройствах.

● Защищать конечные точки вне сети предприятия от расширенных угроз.

● Пресекать входящие угрозы, защищать исходящую информацию, скрытую в трафике SSL.

● Контролировать устройства USB, осуществлять их блокировку либо шифрование.

● Мониторить передачу на съемные носители конфиденциальных сведений (только Windows).

● Контролировать использование облачных сервисов.

Стоимость

На сайте цены отсутствуют, в интернете сообщается о минимальной стоимости годовой лицензии 3675 руб. на 1 год. .

Вывод

Благодаря передовым технологиям, Forcepoint DLP Endpoint надежно защищает данные сотрудников внутри и вне корпоративных сетей. Приобретение системы в РФ возможно только через дистрибьюторов.

Сайт разработчика: forcepoint.com/

Аналоги DLP для небольших компаний

ИНСАЙДЕР

ИНСАЙДЕР — высокотехнологичная система, оснащенная мощным набором инструментов для контроля коммуникаций персонала, выявления утечек корпоративной информации и мошеннических схем.

Функционал

ИНСАЙДЕР обеспечивает:

● Диагностику ПК сотрудников компании в реальном времени.

● Фиксацию скриншотов рабочих столов персонала с установленной периодичностью и/или при срабатывании оповещений.

● Анализ цифровых отпечатков персонала благодаря использованию кейлоггера с фиксацией активности сотрудников.

● Работу агента на удаленных компьютерах, находящихся вне локальной корпоративной сети.

● Сбор данных на терминальном сервере либо компьютере с автоматической передачей сведений о выполняемых действиях на сервер.

Стоимость

Покупателям доступен широкий выбор тарифных планов, конфигураций и версий ПО с четко обозначенными на официальном сайте разработчика ценами.

Вывод

Доступен бесплатный мониторинг пяти ПК. Максимальное количество подключаемых компьютеров для облачной версии — 300, для коробочного Enterprise — не ограничено. Система анализирует обрабатываемую информацию по ключевым словам, отмечает нарушения, формирует удобные для последующих расследований отчеты. Продукт часто обновляется, интуитивно понятный интерфейс очень удобен для работы.

Сайт разработчика: инсайдер.рф

Perimetrix

Система обеспечивает введение и поддержку режима секретности в крупных организациях. Продукт позволяет эффективно контролировать полный жизненный цикл корпоративных данных с момента их формирования до ликвидации.

Функционал

Система позволяет:

● Маркировать документы с переносом меток при копировании.

● Встраивать метки документов в их глубинные структуры, предотвращая удаление маркировки.

● Блокировать действия с файлами ограниченного доступа пользователям без прямых разрешений или соответствующих категорий доступа.

● Контролировать любые действия с защищенными файлами, сверять допуск, запрещать ряд операций.

Производитель системы отмечает, что «Периметрикс» существенно повышает конкурентоспособность бизнеса.

Стоимость

На сайте разработчика отсутствуют цены, тарифные планы, а также демоверсия.

Вывод

Линейка Perimetrix включает три разноплановых продукта с разнонаправленным функционалом. Их основные функции: контроль каналов связи; обеспечение безопасного хранения данных; создание аудируемой среды с безопасной обработкой данных. Указанные модули можно купить по отдельности либо вместе.

Сайт разработчика: perimetrix.com/ru/

СleverControl

Система CleverControl направлена на повышение информационной безопасности, контроль и улучшение эффективности сотрудников, оптимизацию производственных процессов и распределения ресурсов, снижение репутационных рисков.

Функционал

Система выполняет такие операции:

● Мониторит соцсети, посещенные сайты, используемые программы.

● Перехватывает нажатия клавиш.

● Фиксирует поисковые запросы.

● Формирует снимки экрана, записывает данные с камер и микрофона.

● Анализирует содержимое буфера обмена.

● Контролирует подключенные устройства.

Доступно тестирование продукта на полнофункциональной пробной версии, которую можно заказать на сайте.

Стоимость

Цена продукта зависит от заказанной комплектации и набора опций. Стандартных тарифов нет.

Вывод

Система обеспечивает защиту корпоративной информации, помогает повысить эффективность работы сотрудников, способствует разрешению инцидентов и различных рабочих проблем.

Сайт разработчика: clevercontrol.ru

Касперский

Модуль контроля сотрудников Cloud Discovery входит в состав системы Kaspersky Security 9.0. Программный продукт обеспечивает анализ файлов на наличие персональной и финансовой информации, сведений о банковских картах.

Функционал

Модуль выполняет такие операции:

● Добавляет слова и фразы для поиска конфиденциальной информации.

● Создает цифровые отпечатки структурированных данных.

● Проверяет файлы на наличие в них персональной информации.

● Фиксирует использование персоналом посторонних ресурсов (развлекательных сайтов, продуктов).

● Формирует отчеты по нецелевому расходованию рабочего времени.

● Записывает сведения об обнаруженных инцидентах в свой внутренний журнал для последующего анализа и возможных расследований.

Стоимость

Лицензии можно купить у партнеров. Стоимость продукта зависит от числа подключенных пользователей. Доступна 30-дневная демоверсия.

Вывод

Для приобретения модуля контроля требуется покупка антивируса Kaspersky. Управление организовано через единую консоль, только при наличии интернет-соединения. Локальная работа программы невозможна. Продукт защищает персональные, финансовые, юридические сведения.

Сайт разработчика: kaspersky.ru/

McAfee Enterprise Security Manager

По данным производителям, система входит в число ведущих по скорости обработки данных и эффективности. Возможно развертывание ПО в локальных и облачных сетях. Система адаптирована под организации с большими массивами обрабатываемой информации.

Функционал

Система позволяет:

● Мониторить внутренние службы OS Windows.

● Выявлять в реальном времени широкий спектр угроз, информировать о них.

● Мониторить данные в сетях (включая облачные).

● Собирать и кластеризовать информацию о событиях.

● Формировать автоматические отчеты.

Стоимость

Доступны пакеты с бессрочной лицензией от 1400 руб. и 14-суточный тестовый период для новых пользователей.

Вывод

Система обладает высокой способностью интеграции с программными продуктами других разработчиков без API. Такой подход позволяет максимально эффективно формировать системы безопасности организаций на основе оптимальных решений. Купить ПО McAfee можно только у дистрибьюторов.

Сайт разработчика: mcafee.com

Заключение

В зависимости от потребностей вашей компании конкретные функции DLP-систем могут выступать как в роли преимуществ, так и в качестве недостатков. При этом внедрение, настройка и последующее обслуживание подобного ПО является весьма дорогостоящим процессом.

Некоторые продукты способны стать хорошей бюджетной альтернативой мощным комплексным DLP-системам. Такие программы можно также использовать как дополнение к ранее установленным на предприятиях относительно недорогим сервисам. Например, система мониторинга «ИНСАЙДЕР» обеспечивает эффективный контроль персонала, автоматический учет рабочего времени, предотвращение инцидентов и повышение информационной безопасности.

Data Loss Prevention (DLP) has become a critical component of modern cybersecurity strategies. Forcepoint’s DLP platform offers a robust solution for organizations seeking to protect sensitive data from unauthorized access and exfiltration. While it excels in providing comprehensive data protection across various channels, users may find the initial setup process complex and time-consuming. Additionally, some organizations may experience endpoint performance impacts during deep content inspection.

What is Forcepoint DLP?

Forcepoint DLP is an advanced data protection platform that discovers, monitors, and secures sensitive information across an organization’s IT environment. It provides a centralized console for consistently defining and enforcing security policies, whether data is at rest, in motion, or in use.

One of Forcepoint DLP’s key differentiators is its focus on understanding user behavior and risk. It applies analytics to identify and prioritize high-risk activity, enabling security teams to respond to potential data theft proactively. Forcepoint DLP also provides employee coaching and education to guide the proper handling of sensitive information.

Pros and Cons

| Pros | Cons |

| Comprehensive data protection across multiple channels | Complex initial setup and configuration |

| Advanced machine learning for accurate data classification | Potential performance impact on endpoints |

| Flexible policy creation and enforcement | No remote desktop control |

| Robust reporting and analytics capabilities | Captures screenshots but doesn’t record screens |

| Strong incident response and remediation features | Resource-intensive for full deployment |

Key Features and Components

Data Discovery and Classification

Forcepoint DLP employs advanced data discovery and classification techniques to identify and categorize sensitive information across an organization’s network.

- Machine learning-based classification: Utilizes AI to accurately identify and categorize data based on content and context.

- Custom classification rules: Allows organizations to create tailored rules for specific data types or industry regulations.

- Automated scanning: Continuously scans endpoints, servers, and cloud storage for sensitive data.

Disadvantages

While Forcepoint’s data discovery and classification capabilities are robust, they can be resource-intensive, potentially impacting system performance during deep scans. Additionally, the initial setup of custom classification rules may require significant time and expertise to ensure accuracy and avoid false positives.

Forcepoint DLP focuses primarily on data discovery and enforcement, with less emphasis on user activity monitoring. While it does provide some visibility into user actions, the depth of monitoring may not be enough for organizations looking to detect and investigate insider threats. Customers may need to supplement Forcepoint DLP with a separate user activity monitoring solution.

Policy Management and Enforcement

Forcepoint DLP offers flexible policy creation and enforcement options to protect sensitive data across various channels and use cases.

- Granular policy controls: Enables the creation of highly specific policies based on data type, user, device, and more.

- Pre-built policy templates: Provides industry-specific templates to accelerate deployment and ensure compliance.

- Real-time policy enforcement: Applies policies in real-time to prevent data loss incidents before they occur.

Disadvantages

The granular nature of Forcepoint’s policy management can lead to complexity, especially in large organizations with diverse data protection needs. This complexity may result in longer implementation times and require dedicated resources for ongoing policy management and optimization.

Network DLP

Forcepoint’s network DLP capabilities monitor and protect data in transit across various communication channels.

- Email monitoring: Scans outgoing emails and attachments for sensitive content.

- Web traffic inspection: Analyzes HTTP/HTTPS traffic for potential data exfiltration attempts.

- File transfer protocol (FTP) monitoring: Monitors FTP transfers to prevent unauthorized data transfers.

Disadvantages

While network DLP is a crucial component of data protection, it may introduce latency in network communications, particularly when deep content inspection is enabled. Organizations with high-volume, low-latency requirements may need to balance security and performance considerations carefully.

Endpoint DLP

Forcepoint’s endpoint DLP solution provides protection for data at rest and in use on individual devices.

- Device control: Manages the use of removable storage devices and peripherals.

- Application control: Restricts the use of specific applications that may pose a data loss risk.

- Clipboard monitoring: Prevents unauthorized copying and pasting of sensitive information.

Disadvantages

Endpoint DLP can sometimes impact end-user experience, particularly on older or less powerful devices. The need for agent installation on each endpoint can also increase management overhead and may require additional resources for deployment and maintenance.

While Forcepoint DLP does offer some user and entity behavior analytics (UEBA) features, they are relatively basic compared to dedicated UEBA solutions. Machine learning focuses on identifying sensitive data rather than analyzing a broad range of user activities. Organizations looking for advanced user behavior monitoring may need a separate UEBA tool.

Forcepoint DLP can capture screenshots of user activity for forensic analysis and incident response. However, it does not provide full-screen recording capabilities. This means security teams cannot playback a video of exactly what a user did leading up to a data loss event. Screenshots offer helpful context but may not paint a complete picture.

Incident Management and Response

Forcepoint DLP includes robust incident management and response capabilities to help organizations quickly identify and address potential data loss events.

- Customizable alerts: Allows for the creation of tailored alerts based on specific risk scenarios.

- Automated incident response: Enables the configuration of automated actions for common incident types.

- Forensic analysis tools: Provides detailed forensic information to support incident investigation.

Disadvantages

The wealth of incident data provided by Forcepoint DLP can sometimes lead to alert fatigue if not properly tuned. Organizations may need to invest time in fine-tuning alert thresholds and response workflows to avoid overwhelming security teams with false positives or low-priority incidents.

How Forcepoint DLP Compares to Teramind

Let’s compare Forcepoint DLP to Teramind and see how they compare.

Areas Where Teramind Excels

- User Activity Monitoring: Teramind offers more comprehensive user activity tracking, including screen recordings and keystroke logging.

- Productivity Analysis: Teramind provides detailed insights into employee productivity and application usage patterns.

- Insider Threat Detection: Teramind’s behavior analytics are more advanced in identifying potential insider threats.

- User-Friendly Interface: Teramind’s interface is generally more intuitive and easier to navigate for non-technical users.

- Rapid Deployment: Teramind typically offers a faster deployment process compared to Forcepoint DLP.

How Teramind Stands Out

Behavior-Based Analytics

Teramind’s behavior-based analytics go beyond traditional DLP by analyzing user actions and patterns to identify potential risks. This approach allows for more proactive threat detection and can help organizations prevent data loss incidents before they occur.

The system uses machine learning algorithms to establish baseline behavior for individual users and departments, then alerts on deviations from these norms. This capability is particularly useful for detecting insider threats that might not trigger traditional DLP rules.

Live View and Remote Actions

Teramind’s live view feature offers real-time visibility into user activities. This allows administrators to observe user actions as they happen and take immediate action if necessary.

The remote actions capability enables administrators to intervene directly on a user’s machine, such as terminating processes or locking the screen. This feature can be crucial for stopping data loss incidents in progress or providing immediate support to users.

Time and Attendance Tracking

Unlike traditional DLP solutions, Teramind includes robust time and attendance tracking features. This functionality allows organizations to monitor employee work hours, track project time, and analyze productivity metrics.

The time tracking feature integrates seamlessly with Teramind’s other monitoring capabilities, providing a comprehensive view of employee activities and their impact on productivity and security.

Why You Should Choose Teramind

- Comprehensive Insider Threat Protection: Teramind’s behavior analytics and user activity monitoring provide superior protection against insider threats compared to traditional DLP solutions.

- Improved Productivity and Operational Efficiency: The combination of DLP features with productivity tracking tools allows organizations to optimize their workforce while maintaining strong data protection.

- Faster Time-to-Value: Teramind’s intuitive interface and rapid deployment options enable organizations to implement robust data protection measures more quickly than with complex DLP solutions like Forcepoint.

- Flexible Deployment Options: Teramind offers both cloud-based and on-premises deployment options, providing greater flexibility for organizations with specific infrastructure requirements or compliance needs.

- Continuous Innovation: Teramind’s focus on user behavior and activity monitoring positions it at the forefront of evolving security threats, potentially offering better long-term value as the threat landscape continues to change.

The Forcepoint DLP is one of the leading data security solutions to prevent data loss or theft. It provides the right degree of visibility and control for sys admins of anywhere employees work or data lives. One of the highlights of Forcepoint DLP is that it offers innovative features for detecting data leaks, such as OCR and Drip DLP. Still, if you are looking for a DLP solution that is easier to deploy and use, or perhaps a DLP dedicated only to endpoints or devices, you might have to look elsewhere.

In the first section of this post, we provide a Forcepoint Data Loss Prevention (DLP) review along with the pros and cons. In the second section, we provide seven of its best alternatives.

Forcepoint Review

Forcepoint DLP (Data Loss Prevention) is a world-class data protection solution designed to prevent data leakage from intentional abuse or unintended misuse. Forcepoint has been recognized by Gartner, Frost, and Sullivan as an industry leader for DLP solutions. Their DLP solution has been labeled as “leader” nine times by the Gartner Magic Quadrant.

Forcepoint DLP can stop threats wherever they arise, either inside or outside the network and protect data wherever it resides. To achieve this, Forcepoint DLP uses various features, including detection, enforced encryption, educational messages, preventive measurements, and even AI/ML.

Forcepoint DLP Highlights

Forcepoint DLP helps system admins to detect and prevent all sorts of data breaches. The solution has various features that make it stand apart as a leader.

- Help with regulatory compliance Meet and maintain compliance with +1500 pre-defined templates, policies, and classifiers.

- Central management and control Apply policies across different channels and maintain central control.

- Teach employees to protect data Instruct employees and guide their actions using instructional messages.

- Use policy-based auto-encryption to protect data as it travels outside the network.

- Identify data at rest, in motion, and in use Use methods like Optical Character Recognition (OCR), PII data identification, custom encryption identification, and drip DLP detection.

- Automatically prevent data sharing Stop sensitive data from being shared with external users or unauthorized internal users.

- Train the system with Machine Learning (ML) Find relevant, sensitive, and even unconventional data with Forcepoint’s ML engine.

- Fingerprint structured and unstructured data Identify different types of data and track them down the network with fingerprinting.

- Integrated data analytics Use data analytics to identify changes in the behavior of how employees interact with data.

- Multiple channels Deploy the Forcepoint DLP solution to different and multiple channels, from the cloud to the data center.

How does Forcepoint DLP work?

Forcepoint DLP scans and discovers data wherever it lives. It can find data in transit or at-store through multiple channels such as email, web, cloud apps, endpoints, or networks. Once Forcepoint DLP finds such data, it can control it via policies or provide visibility through a centralized console.

Forcepoint DLP uses its engine and various methods such as OCR, PII recognition, custom encryption id, and drip DLP to identify sensitive data leaks. It then uses automatic mechanisms to stop the data from leaking, including messages, encryption enforcement, etc.

Forcepoint DLP Pros and Cons

Forcepoint DLP is one of the leaders in DLP solutions. Not only does it get awards from high-profile review sites like Gartner, but its users seem to embrace it quite well. Other review sites like TurstRadius also give it a high score (9.0 out of 10), while GetApp gives it a 4.7 out of 5 stars.

Below is a list of a few well-known Forcepoint SWG pros and cons.

Pros:

- It streamlines the work of admins by providing pre-defined templates, policies, and classifiers.

- Optical Character Recognition (OCR) to detect sensitive data in an image file.

- A fantastic tool for achieving and improving compliance and mitigating compliance risks.

- Unique and optimal low and slow data theft protection with Drip DLP.

- Excellent risk-based policy enforcement and behavioral data analytics.

- A fantastic tool to identify PII data and its violations.

Cons:

- The initial deployment can be difficult and time-consuming, especially with multiple servers.

- Forcepoint could improve the UI, its navigation, and User Experience.

- Forcepoint’s 24/7 technical team could enhance the support.

- The knowledge base and supporting documentation could be expanded.

- Whitelisting is limited and restricted. Without this flexibility, using multi-tiered rules can be difficult.

How to start with Forcepoint DLP?

Forcepoint DLP does offer a free 30-day trial. You’ll need to register and request it from the website. In addition, you can also see the product in action if you schedule a demo.

Unfortunately, the company does not disclose the price or its available licenses if you want to compare DLP solutions based on price. You’ll have to contact a Forcepoint sales representative to get the price and request a quote based on your specific requirements.

The Forcepoint DLP Alternatives

- ManageEngine Endpoint DLP Plus – FREE TRIAL Discovers, manages, and controls access to sensitive data, including USB device controls. Runs on Windows Server. Start a 30-day free trial.

- CrowdStrike Endpoint Protection A solution that integrates Device Control (for endpoint DLP), threat intelligence, next-gen AV, endpoint detection, and response.

- Digital Guardian DLP A SaaS-based DLP solution designed for the enterprise. It is powered by AWS for faster deployment and on-demand scalability.

- Symantec DLP by Broadcom A solution designed to provide the highest data protection level while mitigating compliance risks.

- McAfee Total Protection for DLP (now Trellix) A leading DLP solution that is quite effective at protecting data from leaking across multiple channels.

- Check Point’s Quantum DLP A solution that allows admins to monitor data in-store, at-transit, and in-use. It detects and stops abnormal behaviors, all while remaining compliant.

- GTB Technologies (DLP) A unique and patented solution for enterprise-level DLP. It can automatically identify and stop data leakage across multiple channels.

- Endpoint Protector by CoSoSys A device control software leader that provides a fantastic DLP solution for endpoints.

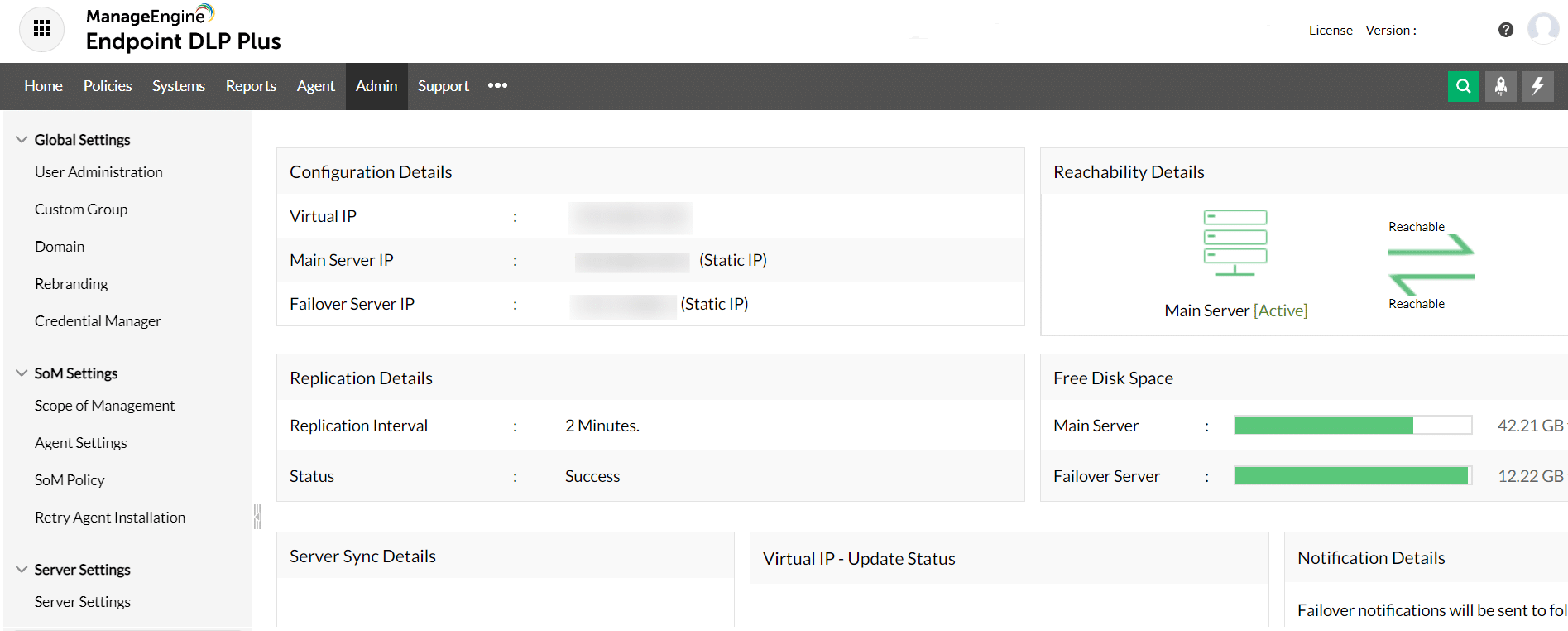

1. ManageEngine Endpoint DLP Plus – FREE TRIAL

ManageEngine Endpoint DLP Plus focuses on protecting data on a site. The tool looks at the places where data is held, which means the servers and workstations in your offices. The key function in this package is its data discovery and classification system. That process is tailored to specific data protection standards, such as PCI DSS or HIPAA. Access to data can be linked to permissions registered in Active Directory.

Key Features:

- Sensitive data discovery

- USB device control

- Data movement control

- Insider threat detection

- Account takeover protection

This system monitors all data movement channels, which includes email, cloud uploads, syncing, printing, screenshots, and USB devices. The controls on USB storage are extensive and start off with a total block on all devices. The administrator then approves specific devices by serial number. Use of those devices can be limited to specific users and the system will automatically block software on the device from activating or transferring.

Pros:

- Manage data on 25 endpoints for free

- Option for multi-site coverage

- Data containerization that restricts access

- Alerts for suspicious activity

- Automated remediation

Cons:

- Only available for Windows Server

How to start with ManageEngine Endpoint DLP Plus

ManageEngine DLP Endpoint Plus is only available for Windows Server and it only controls events on other endpoints running Windows or Windows Server. There is a Free edition of Endpoint DLP Plus that provides all of the functions of the paid version. However, the edition is limited to managing 25 endpoints. The paid version is called the Professional edition and it is priced in bands of endpoint quantities. It can also scale up to cover WANs and you can set up a failover server to ensure service continuity. ManageEngine offers the Professional edition on a 30-day free trial.

Download Now

2. CrowdStrike Endpoint Protection

CrowdStrike is a leading cybersecurity company that delivers cloud-based endpoint security, cloud security, threat intelligence, and identity protection products. The company provides the extensible and flexible Falcon Platform, which uses modules and add-ons. For instance, the Falcon Platform can be used with Falcon Device Control for endpoint DLP and extended with other data protection solutions like the next-gen AV, threat intelligence, Endpoint Detection and Response, and more.

Key Features:

- Device control add-on

- Hybrid system

- On-device antivirus

- Cloud-based SIEM

CrowdStrike’s Falcon Device Control is a fantastic alternative to Forcepoint DLP if you are looking for a robust endpoint Data Loss Prevention solution at a cost-effective plan. The solution discovers and monitors all endpoints (servers, computers, laptops, mobiles, etc.). CrowdStrike products are well known for being easy to deploy and use, all while including robust features to protect endpoints from data loss and theft.

Pros:

- Continues working when the endpoint is disconnected from the network

- Coordinates firewalls across the network

- Automated responses

- Private threat intelligence network

Cons:

- Device control is a paid extra

How to start with CrowdStrike’s Endpoint Protection?

CrowdStrike’s Falcon Endpoint Protection includes Falcon Prevent and comes in different plans. Falcon Pro starts at $8.99/endpoint/month. CrowdStrike does not offer a free trial of the Falcon Endpoint Protection Enterprise software; they do, however, offer Falcon Prevent (a powerful AV to protect endpoints) for a 15-day free trial.

3. Digital Guardian DLP

Digital Guardian is an enterprise-class DLP solution based on the SaaS model. It is powered and cloud-delivered by AWS to allow fast deployment and on-demand scalability. Digital Guardian has been recognized as a leader in DLP solutions by Gartner and Forrester.

Key Features:

- Data discovery

- User tracking

- Data movement controls

Digital Guardian is an excellent Forcepoint DLP alternative because it can also find, understand, and safeguard all your sensitive data, regardless of where it resides, on the network, endpoint, or cloud. The main difference with Forcepoint DLP is that Digital Guardian works with the SaaS model and works with two products, Endpoint DLP and Network DLP.

Pros:

- cloud-based system that can monitor multiple sites from one dashboard

- Protects PII, trade secrets, and intellectual property

- A managed service option is available

Cons:

- No on-premises version

How to start with Digital Guardian DLP?

Unfortunately, Digital Guardian does not offer a free trial, but you can register and schedule a free demo. In addition, Digital Guardian does not disclose the price for its DLP solution, so you’ll have to contact them to get a quote.

4. Symantec DLP

Symantec DLP by Broadcom is an information security tool that belongs to the Symantec Enterprise Cloud. It has been labeled “a leader” in Data Loss Prevention solutions by both Gartner and Forrester. The software is explicitly designed to mitigate compliance risks and data breaches.

Key Features:

- Data discovery and classification

- Protects data on premises and on the cloud

- Compliance reporting

Symantec DLP is a fantastic alternative to Forcepoint DLP because it safeguards your data using enterprise-class discovery, monitoring, and protection technologies. The solution keeps complete visibility and control over your sensitive data regardless of where it lives (cloud, email, web, endpoints, network, or storage). Symantec is a great alternative to help you with compliance and regulatory requirements.

Pros:

- unified approach to data security across sites and cloud storage

- Provides a range of data detection methods including OCR for PDFs

- Scanning of transmission for unauthorized transfers

Cons:

- The brand has been through instability recently

How to start with Symantec DLP?

Symantec does not offer a free trial. To get to know the product, you’ll have to contact a representative to request a demo and pricing.

5. McAfee Total Protection for DLP

McAfee Total Protection (now Trellix Total Protection) is a suite of data protection tools capable of safeguarding data from leaking via endpoints, storage, network, IM, email, cloud, printing, web, and more. Total Protection includes prevention tools like the Data Loss Prevention Endpoint (McAfee DLP Endpoint), McAfee DLP Monitor, DLP prevent, and Device Control. Like the previous tools, McAfee is also a recognized leader by Gartner in Endpoint protection and DLP solutions.

Key Features:

- Data discovery

- Controls USB devices

- Also covers cloud storage

McAfee Total Protection for DLP protects on-premises endpoints but can be integrated with McAfee’s MVISION Cloud DLP to protect data from leaking through the cloud. System admins can use their on-premise DLP policies and extend them to the cloud. In addition, McAfee DLP also integrates with MVISION ePO (e-Policy Orchestrator) to streamline policy and incident management.

Pros:

- Integrates with BitLocker on Windows and FileVault on macOS

- Suitable for hybrid systems with on-premises and cloud storage

- Integrates compliance reporting

Cons:

- The new Trelix brand combines products from different companies

How to start with McAfee DLP?

There is no free trial available, but you can request a free demo of the Trellix endpoint security. To get information on pricing, contact a Trellix sales representative.

6. Check Point’s Quantum DLP

Check Point is a leader in hardware and software cybersecurity solutions. Although they are popular for their endpoint detection and protection and network firewall solutions, Quantum’s Data Loss Prevention solution is exceptional and worth mentioning. Aside from DLP capabilities, the Quantum Network Security product combines a next-gen firewall, threat prevention, Unified management, VPNs, and more.

Key Features:

- Implement through firewalls

- User education

- Data discovery templates

Regarding DLP, the solution allows system admins to monitor data movements and detect and stop abnormal behaviors while remaining compliant with regulations and standards. Check Point Quantum DLP uses the MultiSpect data classification solution to make accurate decisions and UserCheck to remediate incidents in real-time. In addition, Check Point also uses messages to educate users on properly handling sensitive data.

Pros

- Implements multiple data discovery strategies

- Blocks apps and sites that are known for data movements

- Smart Event module filters out unimportant notifications

Cons:

- Only available as an add-on to the Check Point Quanmtum Next-Generation Firewall

How to start with Check Point Quantum DLP?

No free trial is available, but you can request a free demo of Check Point’s Next-Gen firewall to see Check Point Quantum’s DLP in action.

7. GTB Technologies (DLP)

GTB Technologies is another leader in DLP solutions. The company was labeled one of the best cybersecurity companies in 2021 and, in 2016, awarded as a visionary DLP solution by Gartner. They offer unique and patented enterprise-level Data Protection and DLP platform solutions. The GTB DLP platform can quickly and automatically identify data leakages across different channels, including endpoints, mobile, network, email, cloud, or anything at the premises.

Key Features:

- Reverse firewall

- Endpoint scanning

- Data discovery and classification

The GTB next-generation data protection solution can inspect, classify, and analyze data transmissions in real-time and accurately. The solution is an excellent alternative to Forcepoint DLP as it also introduces sophisticated DLP techniques like OCR detection, encryption traffic analysis, drip DLP, real-time fingerprinting detection, and more.

Pros:

- Watches data on premises and on the cloud

- Uses a range of data discovery methods, such as OCR

- Scans outgoing emails

How to start with GTB Technologies DLP?

Schedule a free demo or register to download a free ‘evaluation’ of the GTB solution to understand better how the product works.

8. Endpoint Protector by CoSoSys

CoSoSys provides security products and features for device control, eDiscovery, and data loss prevention (DLP). The Endpoint Protector is a cross-platform DLP software that safeguards sensitive data from leaking through portable storage devices, mobile endpoints, or cloud-based services.

Key Features:

- Data discovery and classification

- USB device control

- Compliance enforcement

CoSoSys Endpoint Protector’s server communicates with its clients deployed on endpoints across the network; it then discovers, inspects, and protects their data flow to avoid any breaches. CoSoSys follows the HIPAA, PCI DSS, and GDPR compliance standards to help you remain compliant with industry standards and regulations. The solution can also enforce encryption on any unencrypted traffic.

Pros:

- Cross-platform operations

- Scans endpoints running Windows, macOS, and Linux

- Operates on each endpoint

How to start with Endpoint Protector by CoSoSys?

Endpoint Protector can be deployed as an on-site solution (virtual appliance), as a cloud-based service, via a standalone software package, or through SaaS. You can register to get a 30-day free trial of the CoSoSys Endpoint Protector online version or register for a free demo.