Домен входа по умолчанию в Windows — это доменное имя, которое используется по умолчанию при входе пользователя в систему. Т.е. если при входе пользователь просто вводит свой логин и пароль, это доменное имя подставляется автоматически. Имя домена по умолчанию отображается на экране входа, под полем для ввода пароля.

По умолчанию дефолтным доменом для компьютера назначается домен, членом которого данный компьютер является. Обычно изменять его не требуется, но в многодоменных средах бывают ситуации, когда пользователи входят в компьютеры, присоединенные к домену, отличному от своего. В этом случае для входа в систему пользователям необходимо вводить свое имя в формате ″домен\имя пользователя″. Также бывает, что компьютер присоединен к домену, но пользователи работают под локальными учетными записями, используя формат ″.\имя пользователя″.

Чтобы избежать лишних сложностей и упростить пользователям жизнь, имя домена входа по умолчанию можно изменить. Сделать это можно как редактированием реестра, так и с помощью групповых политик.

Изменение домена по умолчанию через реестр

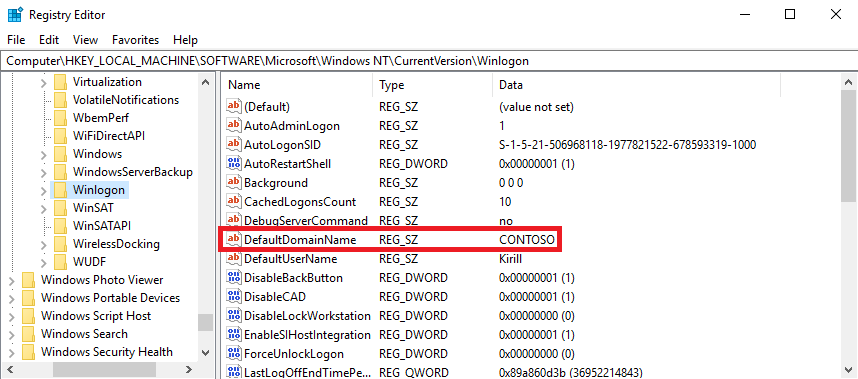

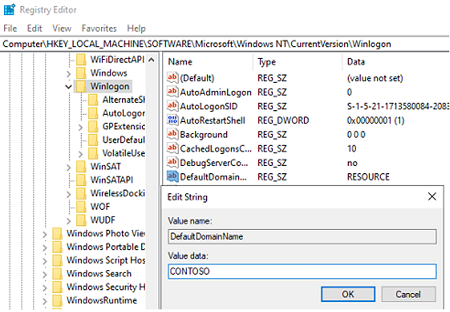

Имя домена по умолчанию хранится в разделе реестра HKEY_LOCAL_MACHINE\SOFTWARE\Microsoft\Windows NT\CurrentVersion\Winlogon в параметре DefaultDomainName.

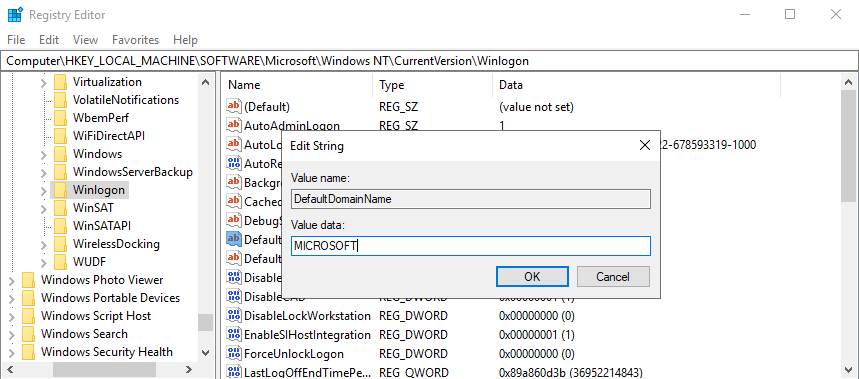

Для его изменения просто редактируем данный параметр и перезагружаем компьютер.

После перезагрузки имя домена буде изменено.

Данный способ безотказно работает на всех без исключения ОС Windows начиная с Windows XP.

Изменение домена по умолчанию с помощью групповых политик

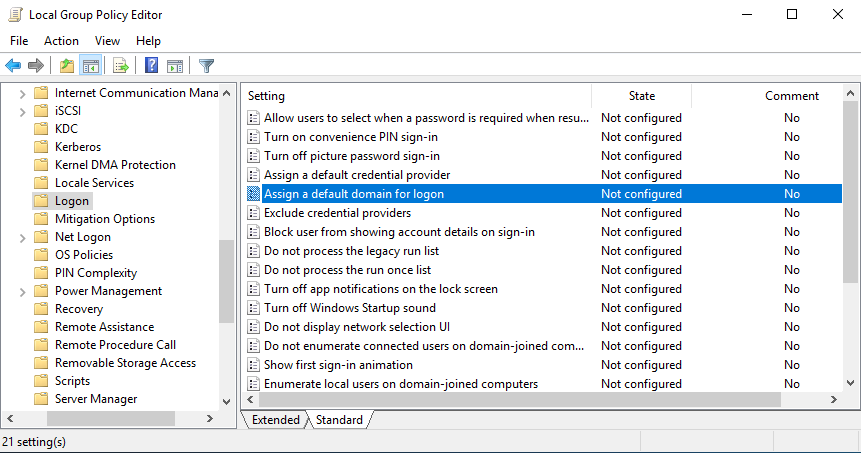

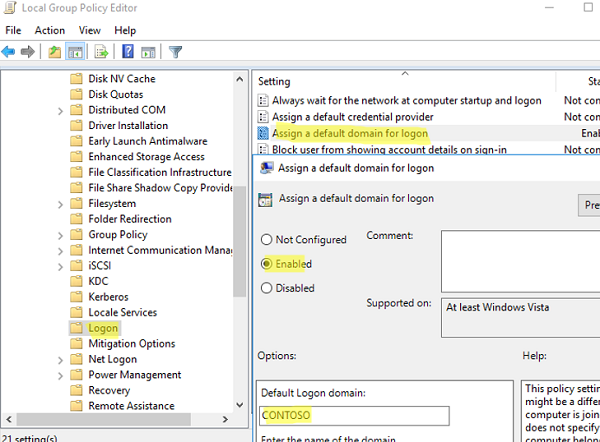

Для изменения домена необходимо открыть редактор локальных (или доменных) политик, перейти в раздел Computer Configuration\Administrative Settings\System\Logon,

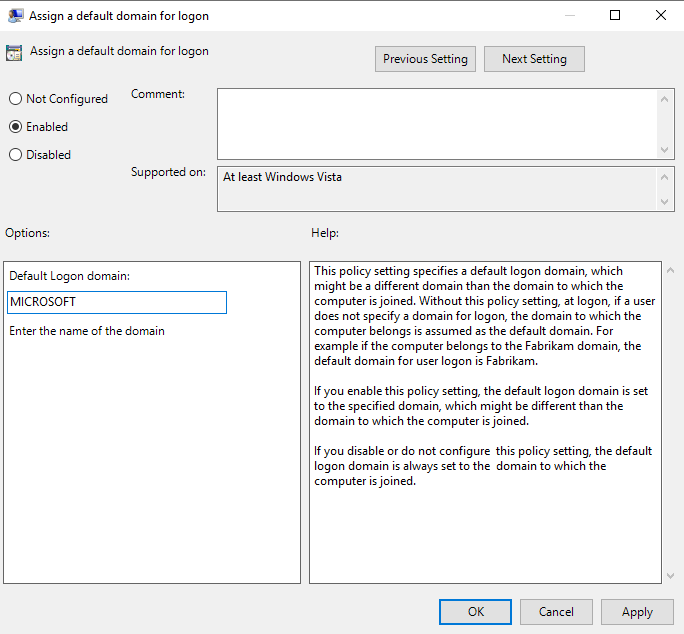

перевести параметр ″Assign a default domain for logon″ в положение Enabled и указать имя домена входа по умолчанию.

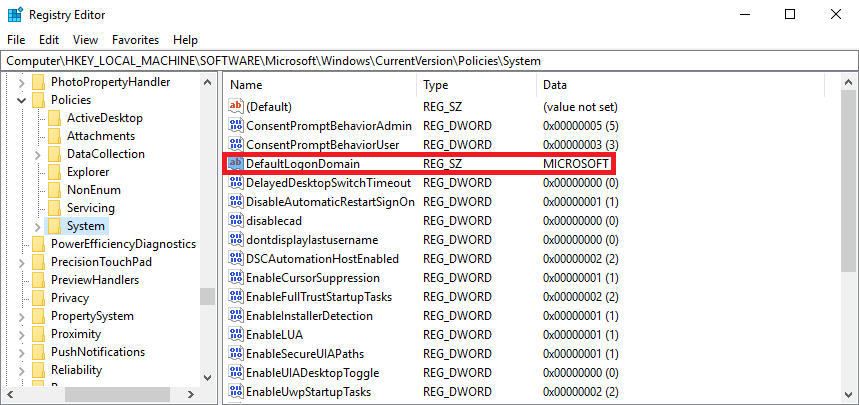

Данная политика производит изменения в параметре реестра DefaultDomainName, находящемся в разделе HKEY_LOCAL_MACHINE\SOFTWARE\Microsoft\Windows\CurrentVersion\Policies\System.

После перезагрузки дефолтный домен, отображающийся на странице входа, будет изменен так же, как и в предыдущем случае.

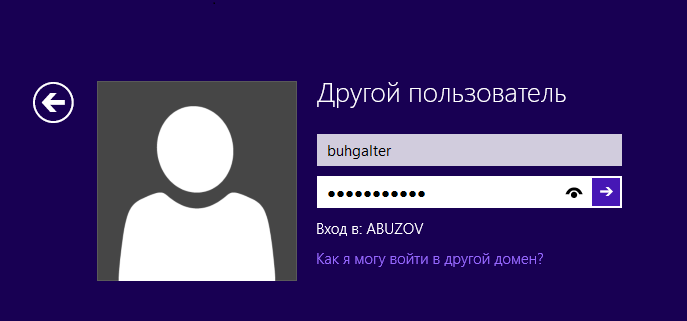

После того, как вы присоединили компьютер Windows к домену Active Directory, на экране входа вам будет автоматически подставляться имя домена для входа. Это имя отображается под полями для ввода имени и пароля пользователя.

В лесах Active Directory с большим количеством доменов и доверительными отношениями между ними, пользователям бывает нужно входить со своим аккаунтом в домен, отличный от домена по-умолчанию. Для этого достаточно указать имя пользователя в формате domainname\username и набрать пароль.

Для удобства пользователей вы можете изменить имя домена входа по-умолчанию через реестр или с помощью GPO.

Имя домена по-умолчанию хранится в REG_SZ параметре DefaultDomainName в ветке реестра HKEY_LOCAL_MACHINE\SOFTWARE\Microsoft\Windows NT\CurrentVersion\Winlogon. Вы можете изменить это значение, указав другое имя домена.

Также вы можете изменить домен входа через специальный параметр групповой политики. На одном компьютере вы можете отредактировать локальную политику с помощью консоли gpedit.msc. В доменной среде нужно создать/отредактировать отдельную GPO через консоль Group Policy Management (gpmc.msc).

- В редакторе GPO перейдите в раздел Computer Configuration -> Administrative Templates -> System -> Logon;

- Найдите параметр ″Assign a default domain for logon″ и установите его в Enabled;

- В поле Default Logon Domain укажите новое имя домена входа по умолчанию;

- Перезагрузите компьютер.

Данная политика вносит изменения в параметр реестра DefaultDomainName в разделе HKEY_LOCAL_MACHINE\SOFTWARE\Microsoft\Windows\CurrentVersion\Policies\System.

В обоих случаях имена домена по-умолчанию на странице входа в Windows будет изменено.

This article can prove helpful for the sysadmins working in an environment with multiple Domain Controllers (DC), especially if you are trying to troubleshoot and determine whether there is a bad controller. This can be done by switching the Domain Controller from one DC to another on a Windows client PC.

Changing your Domain Controller (while remaining inside the same domain) and then finding that it resolved the issue means that there was a problem with the initial controller. You may also want to change a Domain Controller for a client PC due to other reasons, like the user switching their location, their workgroup, etc.

In this post, we show you multiple ways to find your current Domain Controller’s name and how you can change it to a different controller on a Windows 11 PC. Do not confuse this with changing domains; instead, we will only be discussing changing DCs inside the same domain.

Table of Contents

Find Current Domain Controller

You can get the name of your currently-joined domain from the computer’s “About” Settings page, or even from the Network Connections applet (ncpa.cpl) under the NIC.

![How To Switch Domain Controller On Windows 11 [Temporary + Permanent] 1 View domain name from Settings](https://www.itechtics.com/ezoimgfmt/itechtics.com/wp-content/uploads/2023/04/View-domain-name-from-Settings-700x394.jpg)

When you know the name of the domain, note it down. You can then use the following cmdlet in the Command Prompt to find out which Domain Controller your PC is currently connected to:

Note: Replace [DomainName] with the name of your domain.

nltest /dsgetdc:[DomainName]![How To Switch Domain Controller On Windows 11 [Temporary + Permanent] 2 Get current domain controller name from Command Prompt](https://www.itechtics.com/ezoimgfmt/itechtics.com/wp-content/uploads/2023/04/Get-current-domain-controller-name-from-Command-Prompt-700x394.jpg)

Here, you will find the name of the Domain Controller in front of “DC:“.

Now, you can continue to switch your domain controller to another server. Before you do, make sure that you have the required server’s name as well as the appropriate domain credentials.

Switch Domain Controller using Command Prompt [Temporary]

One of the methods to change your connected Domain Controller is from the Command Prompt. Use the following steps to change it:

Note: Using this method to change the Domain Controller is only temporary. The PC might catch another Domain Controller when it is restarted. To change the Domain Controller permanently, use the Windows Registry method shared in the next section.

-

Type in “CMD” in the Start menu, right-click “Command Prompt,” and then click “Open file location.”

Open CMD file location -

Hold down the Shift key and then right-click the “Command Prompt” file. From the context menu, click “Run as different user.”

Run CMD as a different user -

Now, enter the credentials for the domain administrator account (in the format shown in the image below) and click Ok.

Enter credentials for domain administrator account The Command Prompt will now run with domain administrative privileges.

-

Now use the following command while replacing the necessary variables according to your environment to change the Domain Controller:

Replace [ComputerName] with the name of the Windows 11 client PC, [DomainName] with the name of the domain, and [DomainControllerName] with the name of the Domain Controller to which to want to change the controller.

nltest /Server:[ComputerName] /SC_RESET:[DomainName]\[DomainControllerName]Change Domain Controller from Command Prompt

That’s it! The Domain Controller should now be changed. You can confirm this by running the command discussed above to find out the name of your Domain Controller.

![How To Switch Domain Controller On Windows 11 [Temporary + Permanent] 7 Confirm that Domain Controller has been changed](https://www.itechtics.com/ezoimgfmt/itechtics.com/wp-content/uploads/2023/04/Confirm-that-Domain-Controller-has-been-changed-700x394.jpg)

Change Domain Controller from Windows Registry [Permanent]

To change the Domain Controller permanently, use the steps given below. This way, you can make changes directly to the Windows Registry and switch to a different Domain Controller.

Note: Misconfiguration of critical values in the system’s registry could be fatal for your operating system. Therefore, we insist that you create a system restore point before proceeding forward with the process.

You can also use our top selection of disk imaging and backup software so you never lose your data or operating system again.

-

Open the Registry Editor by typing in “regedit” in the Run Command box.

Open the Registry Editor -

Paste the following in the address bar for quick navigation and hit Enter:

Computer\HKEY_LOCAL_MACHINE\SYSTEM\CurrentControlSet\Services\Netlogon\Parameters

Navigate to the Parameters key -

Create a new String Value under Parameters by the name “SiteName.”

Create the String Value “SiteName” Right-click the Parameters key in the left pane, expand New, and then click String Value. Name this value “SiteName“.

-

Double-click the string “SiteName” and set its Value Data to the Fully Qualified Domain Name (FQDN) of the Domain Controller that you want to switch to. This will be something like the following:

DC2.DomainName.com

Set Domain Controller name as the value for SiteName in Windows Registry -

Now close the Registry Editor and restart the computer for the changes to take effect.

When the computer restarts, the Windows PC will automatically connect to the selected Domain Controller every time.

Closing Thoughts

As we have experienced during the testing of these methods, a Domain Controller can get corrupted if incorrectly configured. At such a time, it is wisest to change the Domain Controller while the sysadmins work it out. You do not need to bear the losses caused by a faulty Domain Controller.

In this article, we show you both temporary and permanent methods to change your Domain Controller while staying within the same domain.

Доменом в Windows Server называют отдельную область безопасности компьютерной сети.

В домене может быть один или несколько серверов выполняющих различные роли. Разрешения, применяемые администратором, распространяются на все компьютеры в домене.

Пользователь, имеющий учетную запись в домене, может войти в систему на любом компьютере, иметь учетную запись на локальном компьютере не требуется.

В домене могут работать несколько тысяч пользователей, при этом компьютеры могут принадлежать к разным локальным сетям.

Несколько доменов имеющих одну и ту же конфигурацию и глобальный каталог называют деревом доменов. Несколько деревьев могут быть объединены в лес.

В домене есть такое понятие как групповая политика. Под групповой политикой понимают настройки системы, которые применяются к группе пользователей. Изменения групповой политики затрагивают всех пользователей входящих в эту политику.

Параметры групповой политики хранятся в виде объектов групповой политики (Group Policy Object, GPO). Эти объекты хранятся в каталоге подобно другим объектам. Различают два вида объектов групповой политики – объекты групповой политики, создаваемые в контексте службы каталога, и локальные объекты групповой политики.

Не будем подробно вдаваться в теорию и перейдем к практике.

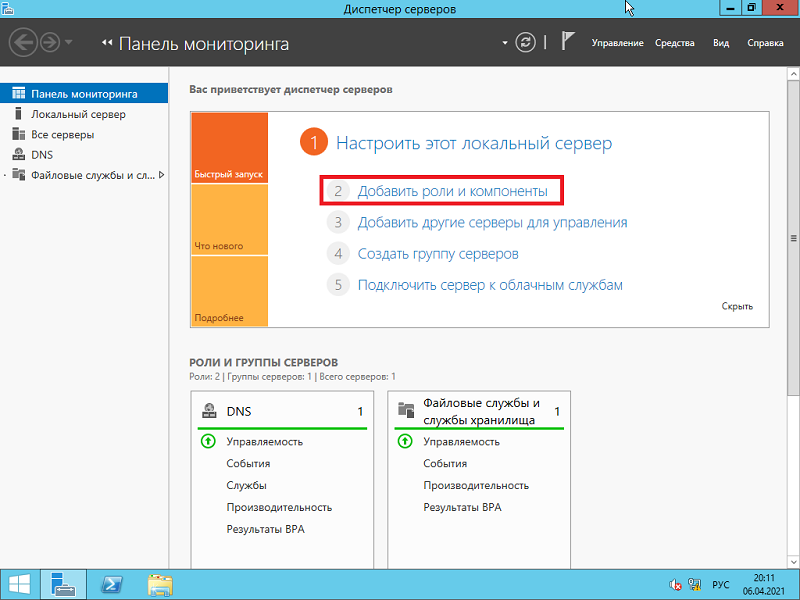

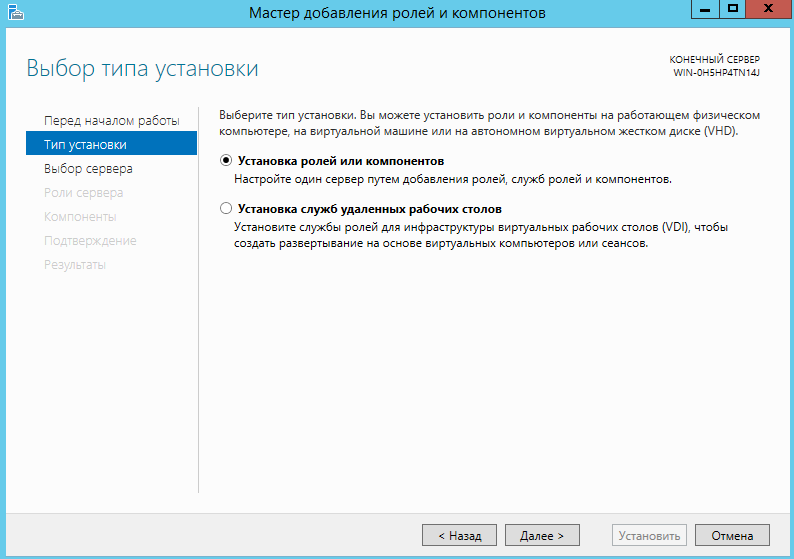

Запускаем Диспетчер серверов -> «Добавить роли и компоненты».

На первой странице мастер напоминает, что необходимо сделать перед началом добавления роли на сервер. Нажмите «Далее».

На втором шаге нужно выбрать «Установка ролей и компонентов» и нажать «Далее».

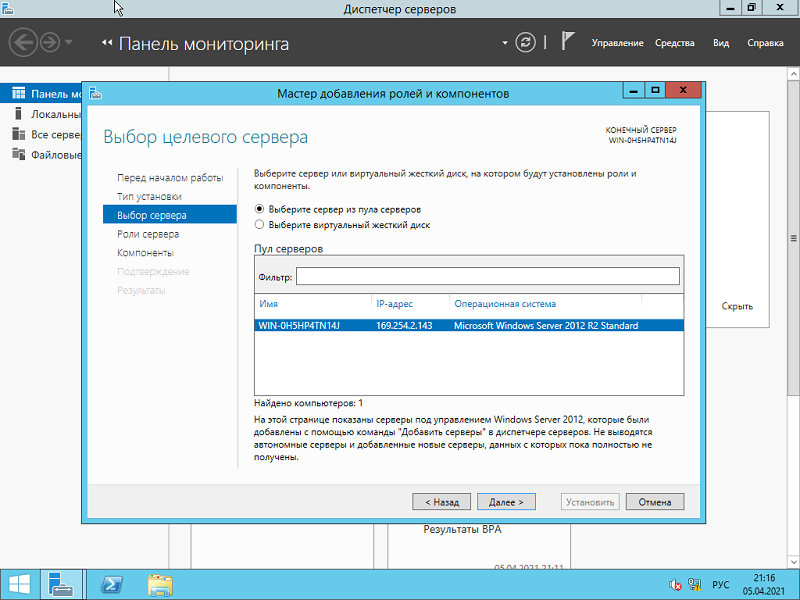

Выбираем сервер, на который нужно установить Active Directory (он у нас один), «Далее».

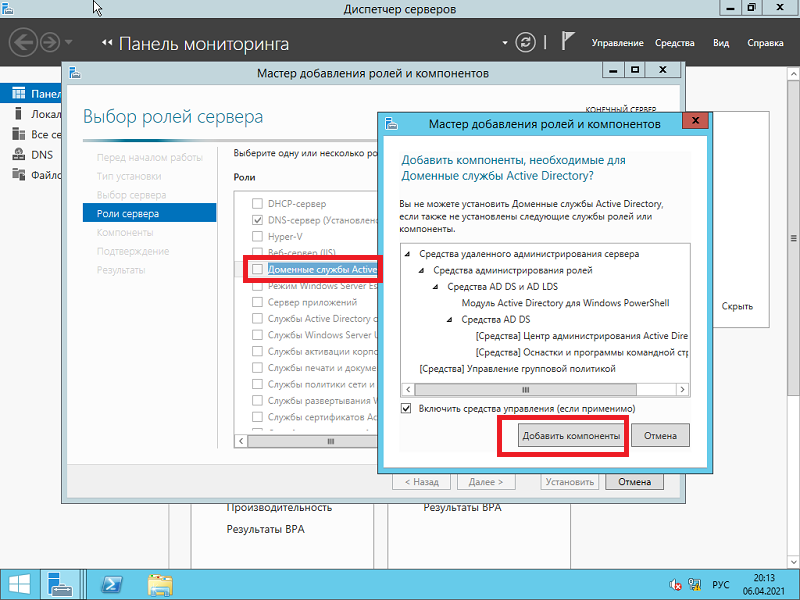

Теперь нужно выбрать роль, которую нужно добавить. Выбираем «Доменные службы Active Directory». После чего откроется окно, в котором будет предложено установить службы ролей или компоненты, необходимые для установки роли Active Directory, нажмите кнопку «Добавить компоненты», после чего кликните «Далее».

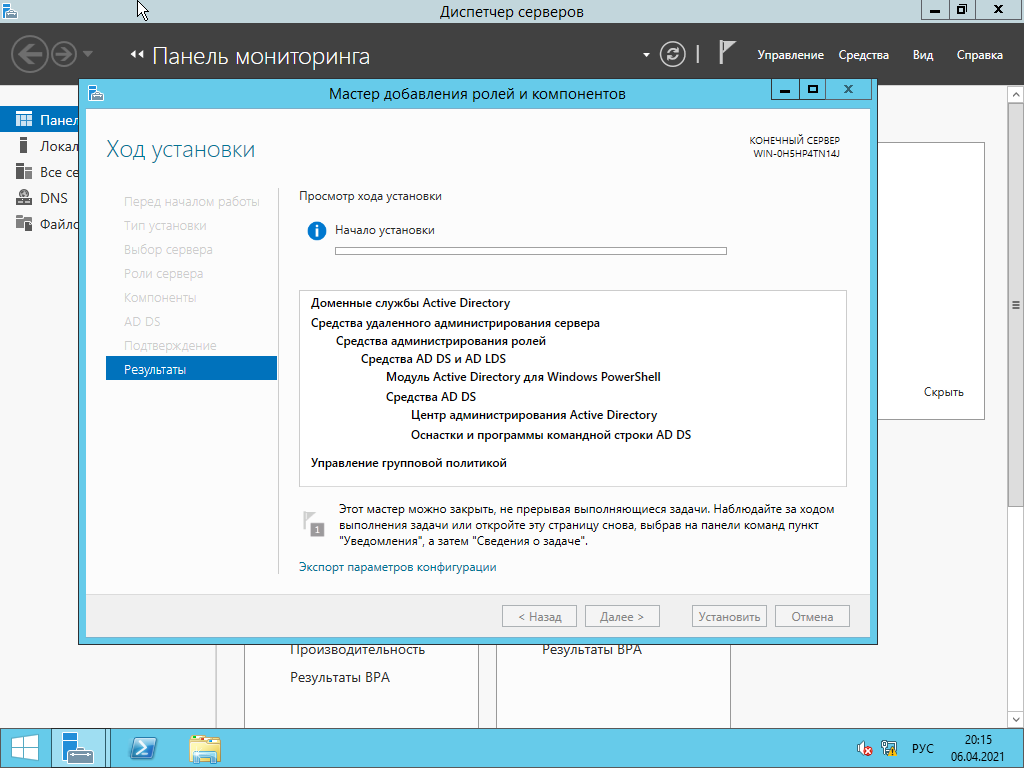

PЗатем нажимайте «Далее», «Далее» и «Установить».

Перезапустите компьютер.

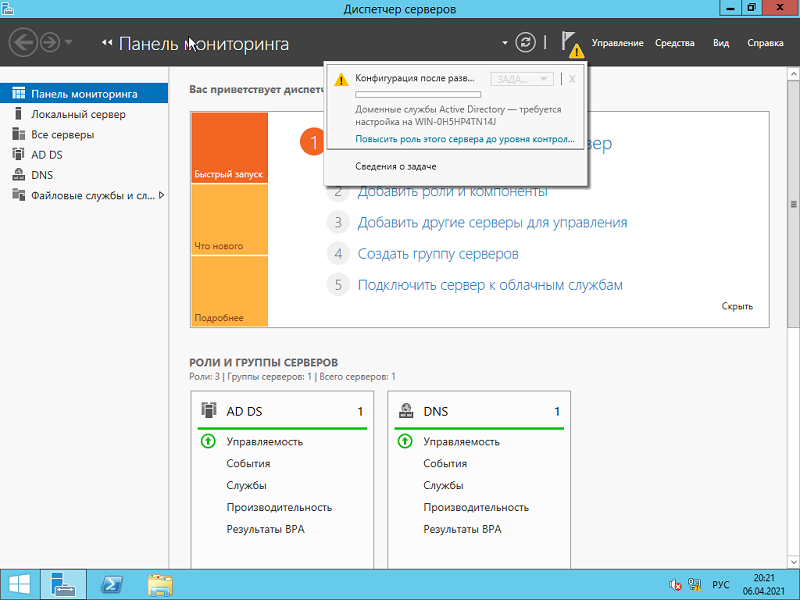

После того, как роль была добавлена на сервер, необходимо настроить доменную службу, то есть установить и настроить контроллер домена.

Настройка контроллера домена Windows Server

Запустите «Мастер настройки доменных служб Active Directory», для чего нажмите на иконку «Уведомления» в диспетчере сервера, затем нажмите «Повысить роль этого сервера до уровня контроллера домена».

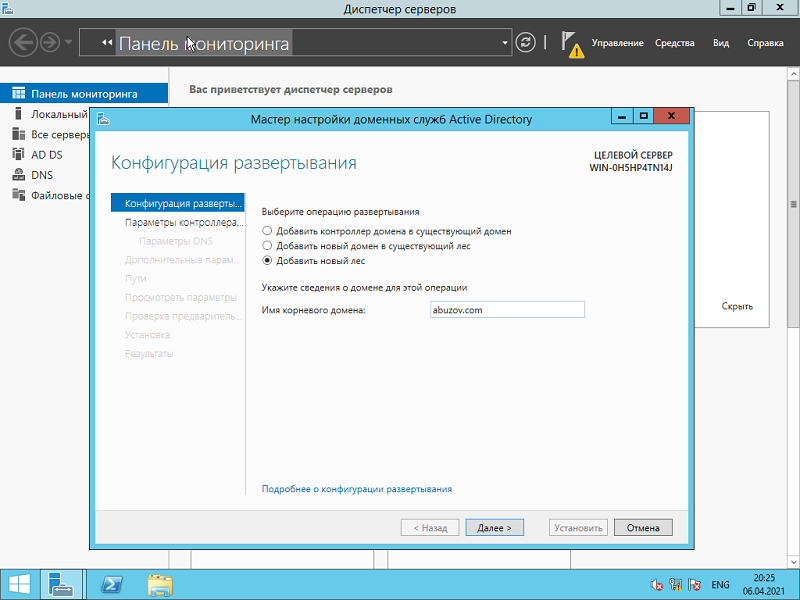

Выберите пункт «Добавить новый лес», затем введите имя домена в поле «Имя корневого домена». Домены в сети Windows имеют аналогичные названия с доменами в интернете. Я ввел имя домена buzov.com. Нажимаем «Далее».

На этом шаге можно изменить совместимость режима работы леса и корневого домена. Оставьте настройки по умолчанию. Задайте пароль для DSRM (Directory Service Restore Mode – режим восстановления службы каталога) и нажмите «Далее».

Затем нажимайте «Далее» несколько раз до процесса установки.

Когда контроллер домена установиться компьютер будет перезагружен.

Добавление и настройка групп и пользователей в домене Windows Server

Теперь нужно добавить пользователей домена, что бы присоединить к сети рабочие места сотрудников.

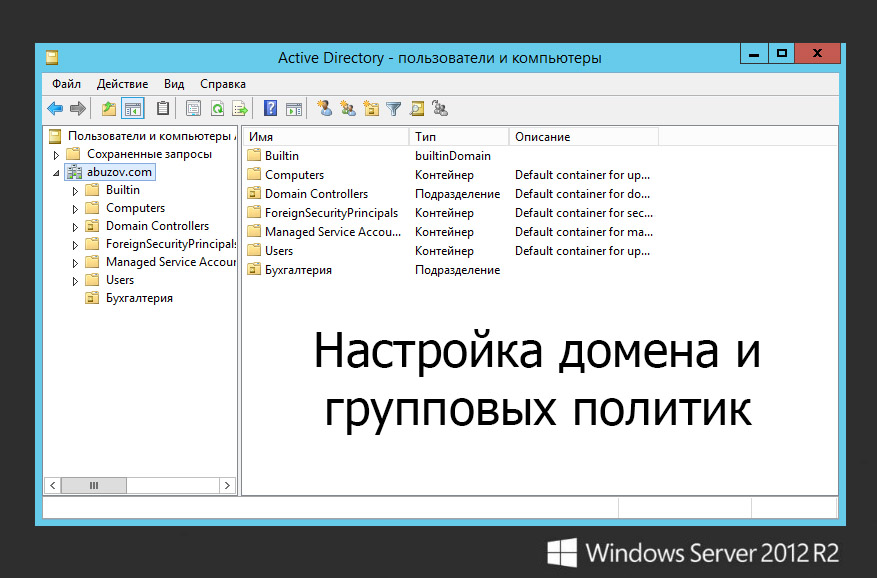

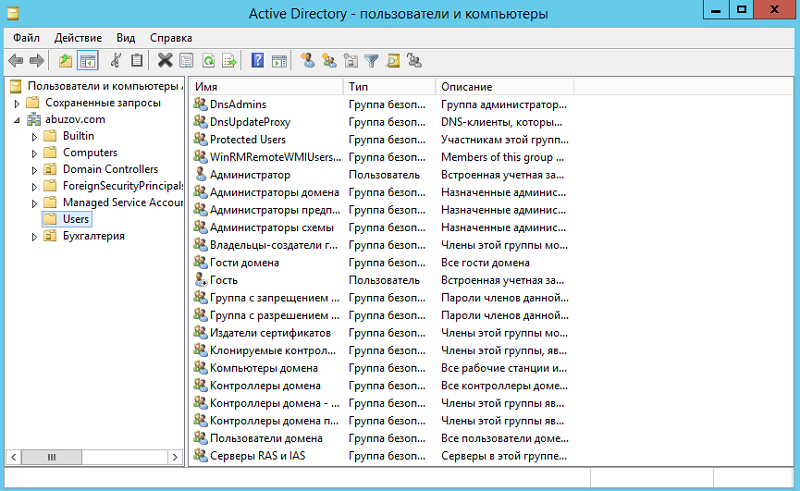

Отроем «Пользователи и компьютеры Active Directory». Для этого перейдите в Пуск –> Панель управления –> Система и безопасность –> Администрирование –> Пользователи и компьютеры Active Directory.

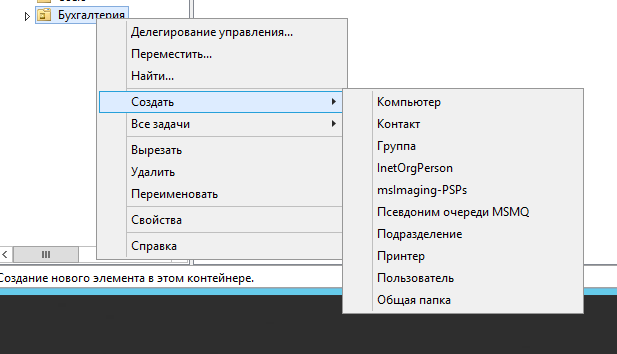

Создадим отдел «Бухгалтерия», для этого выделите название домена и вызовите контекстное меню, в котором выберите (Создать – Подразделение). Введите имя отдела (бухгалтерия) и нажмите «OK»

Подразделения служат для управления группами компьютеров пользователей. Как правило их именуют в соответствии с подразделениями организации.

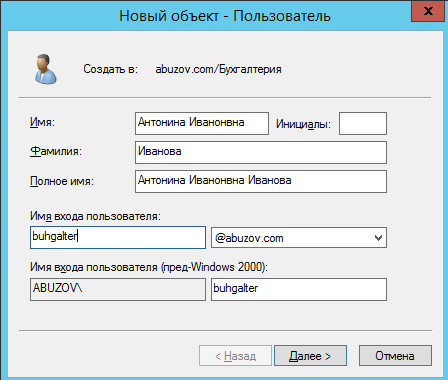

Создайте учетную запись пользователя в новом подразделении. Для этого в контекстном меню нового подразделения выберите пункт Создать –> Пользователь. Пусть первым пользователем будет Бухгалтер.

После ввода имени пользователя и учетной записи нажмите «Далее». Теперь нужно ввести пароль. По умолчанию пароль должен соответствовать требованиям сложности, то есть содержать три из четырех групп символов: заглавные буквы, строчные буквы, цифры, специальные знаки ( . , + – = ? № $ и так далее). Установите параметр «Требовать смену пароля при следующем входе в систему».

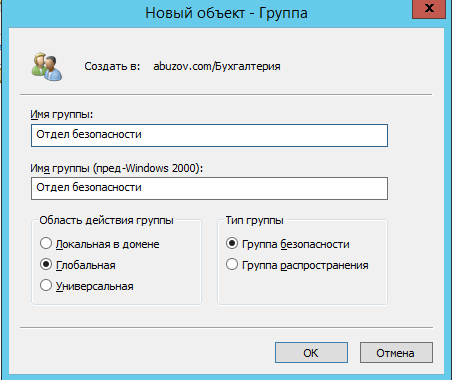

Создайте учетную запись группы безопасности. Для этого в контекстном меню нового подразделения (бухгалтерия) выберите пункт (Создать – Группа). При создании новой группы безопасности необходимо ввести имя, область действия и тип группы. Область действия определяет видимость данной группы в службе каталога. Глобальная группа видна в любом домене службы каталога и ей могут назначаться привилегии доступа к ресурсам других доменов. Локальная группа видна только в своем домене, то есть ей будут доступны ресурсы только ее домена. Группы безопасности позволяют

объединять пользователей и другие группы для назначения им одинаковых привилегий на различные объекты. Группы распространения используются для рассылки сообщений, они не участвуют в разграничении прав доступа.

Теперь нужно ввести компьютер в домен и зайти под новым пользователем. Для этого на клиентском компьютере нужно указать DNS-адрес. Для этого откройте «Свойства сетевого подключения» (Пуск –> Панель управления –> Сеть и Интернет – >Центр управления сетями и общим доступом – Изменение параметров адаптера), вызовите контекстное меню подключения и выберите «Свойства».

Выделите «Протокол Интернета версии 4 (TCP/IPv4)», нажмите кнопку «Свойства», выберите «Использовать следующие адреса DNS-серверов» и в поле «Предпочитаемый DNS-сервер» укажите адрес вашего DNS-сервера. Проверьте, что задан IP-адрес и маска той же подсети, в которой находится сервер.

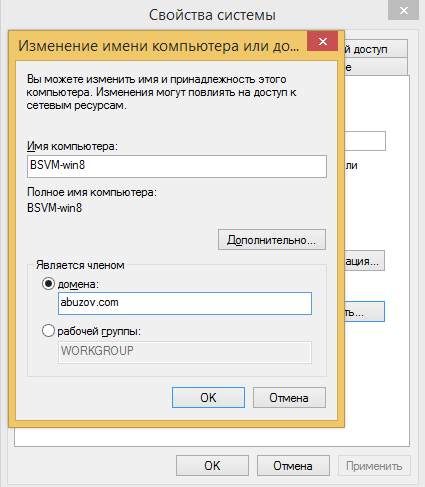

Присоединение компьютера к домену

Откройте свойства системы (Пуск –> Панель управления –> Система и безопасность –> Система –> Дополнительные параметры системы). Выберите вкладку «Имя компьютера» и нажмите «Изменить». Выберите «Компьютер является членом домена» и введите имя домена.

После этого необходимо ввести логин и пароль пользователя с правами присоединения к домену (обычно администратора домена). Если вы всё указали правильно, то появиться приветственное сообщение «Добро пожаловать в домен …».

Для того чтобы завершить присоединение, необходима перезагрузка.

После перезагрузки войдите в систему под доменной учётной записью пользователя, которая была создана ранее

После ввода пароля операционная система попросит вас сменить пароль.

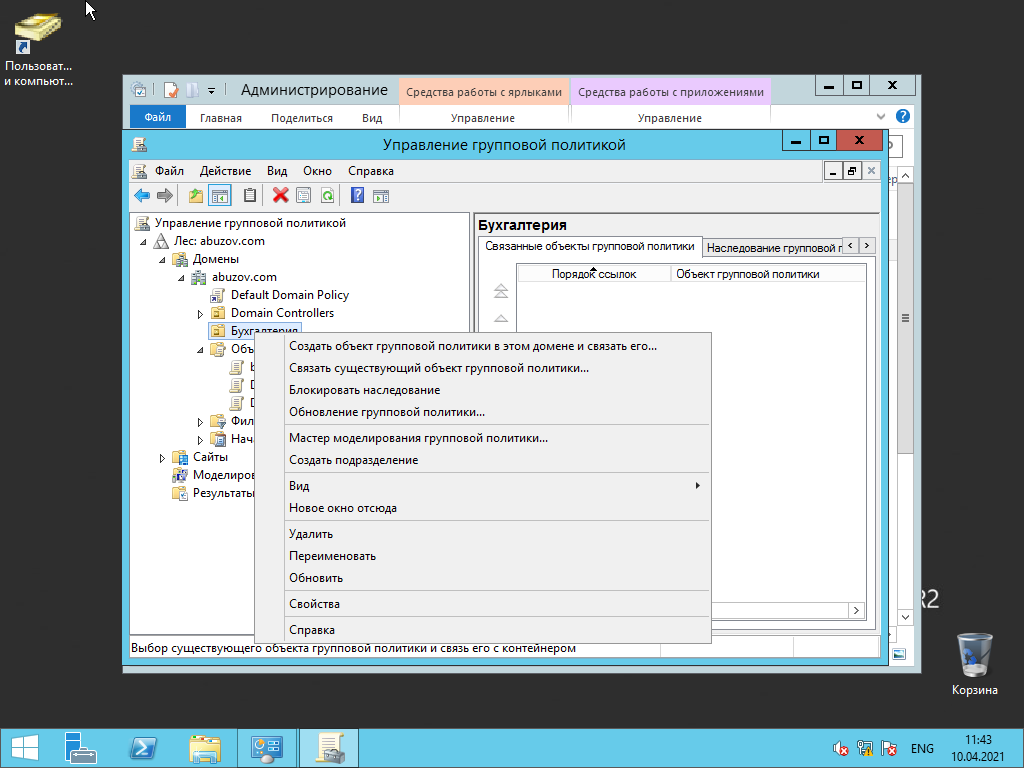

Вернемся на сервер. Нажмите «Пуск» -> Администрирование и перейдите в окно Управления групповой политикой. Выбираем наш лес, домен, Объекты групповой политики, щелкаем правой кнопкой мыши -> создать. Называем его buh (это объект групповой политики для группы Бухгалтерия).

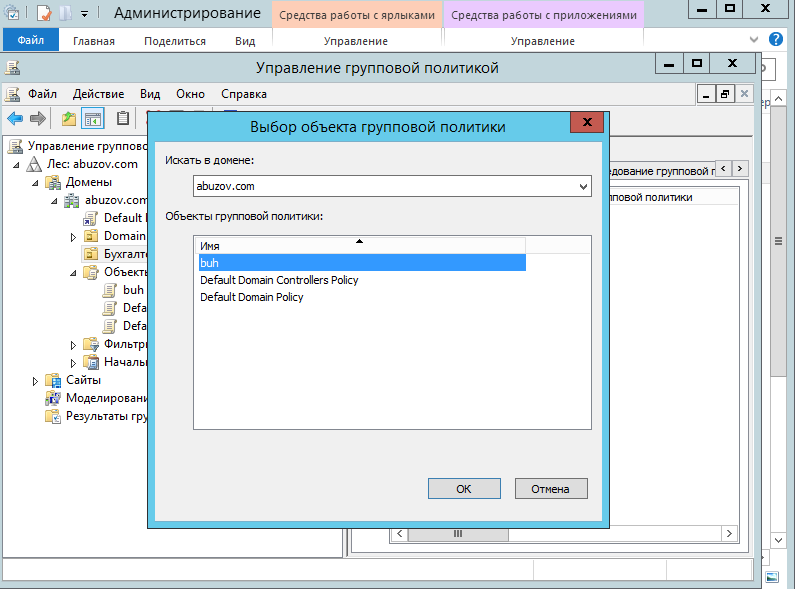

Теперь необходимо привязать данный объект групповой политики к созданной группе. Для этого нажмите правой кнопкой на созданное подразделение (Бухгалтерия) и выберите «Связать существующий объект групповой политики…», затем выберите созданный ранее объект в списке и нажмите «ОК».

Далее выбираем созданный объект.

Выбранный объект должен появиться в списке связанных объектов групповой политики. Для редактирования параметров, определяемых данным объектом, нажмите на него правой кнопкой и выберите «Изменить».

Установка параметров безопасности

Установка параметров безопасности — завершающий этап настройка домена и групповых политик в Windows Server.

Ограничения парольной защиты

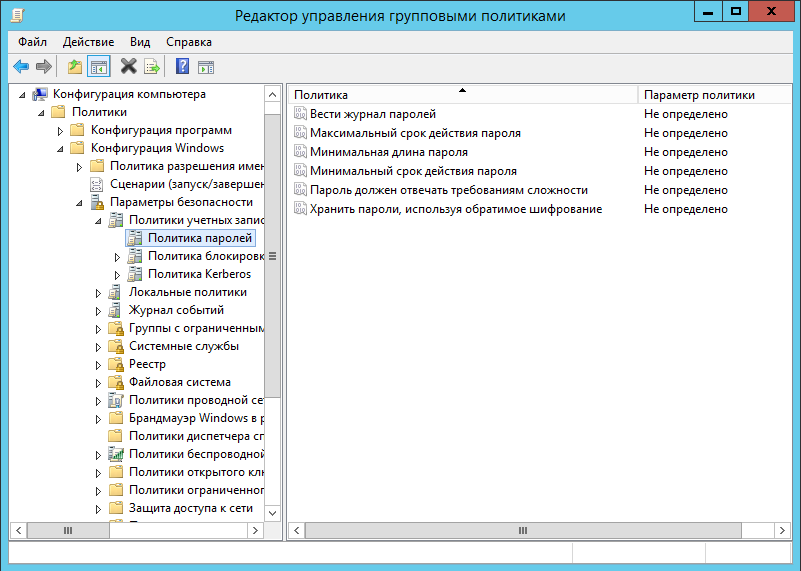

Ограничение на параметры парольной системы защиты задаются в контексте «Конфигурация компьютера». Выберите Конфигурация Windows –> Параметры безопасности –> Политики учетных записей –> Политика паролей.

В данном разделе объекта групповой политики определяются следующие параметры:

- «Минимальный срок действия пароля» задает периодичность смены пароля.

- «Минимальная длина пароля» определяет минимальное количество знаков пароля.

- «Максимальный срок действия пароля» определяет интервал времени, через который разрешается менять пароль.

- «Пароль должен отвечать требованиям сложности» определяет требования к составу групп знаков, которые должен включать пароль.

- «Хранить пароли, используя обратимое шифрование» задает способ хранения пароля в базе данных учетных записей.

- «Вести журнал паролей» определяет количество хранимых устаревших паролей пользователя.

Тут нужно указать необходимые параметры (определите самостоятельно).

Политика ограниченного использования программ

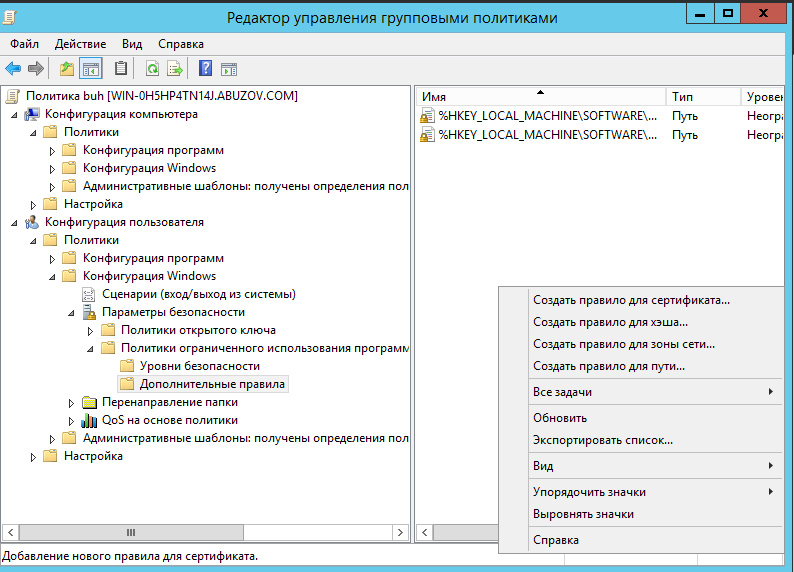

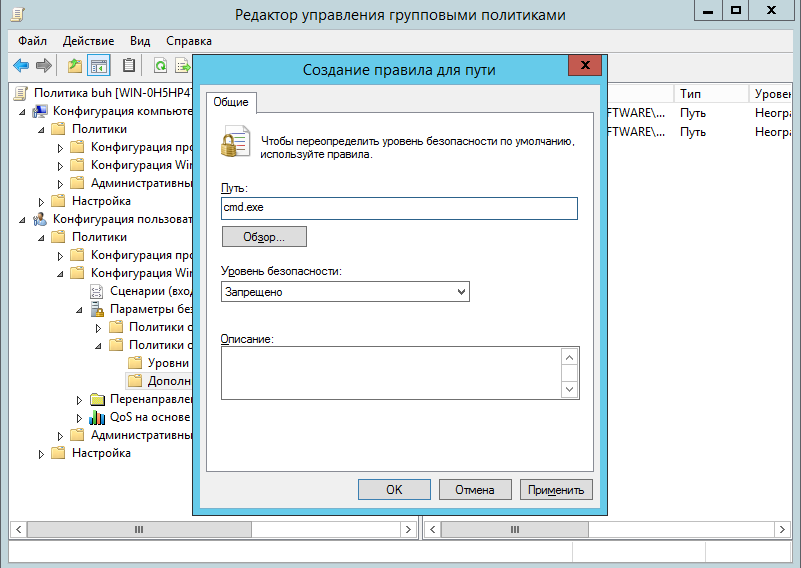

Объекты групповой политики позволяют запретить запуск определенных программ на всех компьютерах, на которые распространяется действие политики. Для этого необходимо в объекте групповой политики создать политику ограниченного использования программ и создать необходимые правила. Как это сделать.

Выберите раздел Конфигурация пользователя –> Политики –> Конфигурация Windows –> Параметры безопасности –> Политики ограниченного использования программ. Нажмите правой кнопкой на «Политики ограниченного использования программ», далее заходим в «Дополнительные правила» и жмем правой кнопкой мыши, затем выбираем «Создать правило для пути».

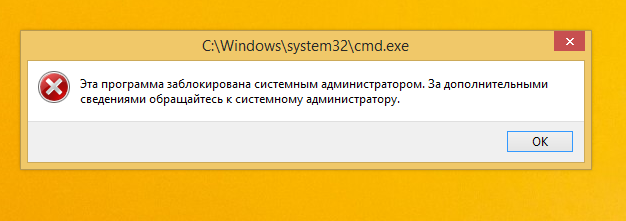

После обновления объекта групповой политики на рабочей станции, политика ограниченного использования программ вступит в действие и запуск программ, соответствующих правилам, будет невозможен.

Давайте запретим использовать командную строку на клиентском компьютере.

Запрет запуска командной строки (cmd.exe).

На этом все. Если у вас остались вопросы, обязательно задайте их в комментариях.

При попытке запустить командную строку на клиентской машине вы получите сообщение.

Let’s look at how to log on to Windows with a local account instead of a domain account. By default, when you enter a user name on a sign-in screen of a domain-joined computer, it is assumed that you are logged on to a computer with a domain user account. When you need to log into Windows as a local user, there’s a little trick that many people don’t know about.

How to Sign in with Local Account on Domain Computer

By default, Windows sign-in screen on the computer that is joined Active Directory domain is configured to attempt to log on the user using a domain account. Note that once you have entered a username and password, Windows will try to use this account to log on to the domain specified in the Sign in to box (in this example, the domain name is CONTOSO).

If you want to sign in to your computer as a local user, click the ‘How to log on to another domain’ button on the Welcome screen. The following tip will appear:

Type domain namedomain user name to sign in to another domain.

Type NY-FS01\local user name to sign in to this PC only (not a domain).

This message contains the hostname of your computer (NY-FS01 in our case). You can login to your local account (for example, Administrator) by typing NY-FS01\Administrator in the User name filed. If your computer name is quite long, typing it in can be a real challenge!

Fortunately, a simple trick allows you to sign in to a local account without typing the full hostname.

The dot ( . ) character in Windows is an alias symbol that represents the local machine:

- Type .\ in the username field. The domain below will disappear, and switch to your local computer name without typing it;

- Type your local username after the .\ (for example, .\myusername).

- Enter your local user password and you will be logged into Windows with a local account.

When administering Windows environments, you will undoubtedly need to log on with a local user account at some point to perform local administrator tasks, such as fixing a broken domain trust relationship. You can easily log in with a local account using the simple trick provided.

Tip. The same trick can be used to connect a shared folder or printer on a remote computer under a local user.

You can use Group Policy to configure the default Windows behavior to always try to log on using a local user account.

- Run the local GPO editor (gpedit.msc)

- Navigate to Computer Configuration > Administrative Settings > System > Logon

- Enable the Assign a default domain for logon policy and specify the local computer hostname in the Default Logon domain field.

- Restart your computer and check that the login screen now shows the local computer name as the sign in destination. If you type a username, Windows will try to look it up in the local SAM database and sign you in.

- This policy will change the value of the DefaultLogonDomain parameter in the registry key HKLM\SOFTWARE\Microsoft\Windows\CurrentVersion\Policies\System.

Show All Local Users on Windows Login Screen

To avoid having to manually enter the local username each time, you can list all enabled local users directly on the Windows sign-in screen using Group Policy.

- Open the Local Group Policy Editor;

- Go to Computer Configuration > Administrative Templates > System > Logon;

- Enable the policy “Enumerate local users on domain-joined computers”;

- Restart your computer to apply the new policy settings;

- Press Ctrl+Alt+Delete on your Windows Welcome Screen, and check the local account list.

Connect to Remote Desktop (RDP) using a Local Account

The trick above for logging on to a domain-joined Windows device under a local account using the .\Administrator account format won’t work if you try to log on to a remote machine using RDP.

When you specify .\administrator in the Remote Desktop Connection client (mstsc.exe), your RDP client resolves that to <your_current_computername>\Administrator, and not to <remote_server _name>\Administrator.

Even if the remote and local usernames are the same, but the users’ passwords are different, you won’t be able to log on to the remote computer using RDP.

Use one of the following formats to specify the local username for the RDP connection:

- Specify the hostname or IP address of the remote computer:

wks323221s\administrator

- Use shorthand local instead of remote machine name:

local\administrator

In all these cases, the RDP client will use the local Windows user on the remote computer for authentication.

Hint. Only members of the local Remote Desktop Users and Administrator groups can access computers via RDP. All other users will see an error: To sign in remotely you need the right to sign in through Remote Desktop Services.

Local Logon on Active Directory Domain Controllers

You can’t log on to a domain controller with a local Windows account. This is because after promoting the member server to DC, the local Security Account Manager (SAM) database on Windows is no longer available. The DSRM Administrator is the only local account on the Active Directory domain controller.

You can boot your domain controller into Directory Services Restore Mode (DSRM) by pressing the F8 key repeatedly immediately after the BIOS POST screen, before the Windows logo appears. Then use the up/down arrow keys to select Directory Services Restore Mode.

Or you can run msconfig.exe, go to the Boot tab and select Safe boot > Active Directory repair.

You can now log on to the DC using the local DSRM administrator account.

Cyril Kardashevsky

I enjoy technology and developing websites. Since 2012 I’m running a few of my own websites, and share useful content on gadgets, PC administration and website promotion.

![How To Switch Domain Controller On Windows 11 [Temporary + Permanent] 3 Open CMD file location](https://www.itechtics.com/ezoimgfmt/itechtics.com/wp-content/uploads/2023/04/Opem-CMD-file-location-700x394.jpg)

![How To Switch Domain Controller On Windows 11 [Temporary + Permanent] 4 Run CMD as a different user](https://www.itechtics.com/ezoimgfmt/itechtics.com/wp-content/uploads/2023/04/Run-CMD-as-a-different-user-700x394.jpg)

![How To Switch Domain Controller On Windows 11 [Temporary + Permanent] 5 Enter credentials for domain administrator account](https://www.itechtics.com/ezoimgfmt/itechtics.com/wp-content/uploads/2023/04/Enter-credentials-for-domain-administrator-account-700x394.jpg)

![How To Switch Domain Controller On Windows 11 [Temporary + Permanent] 6 Change Domain Controller from Command Prompt](https://www.itechtics.com/ezoimgfmt/itechtics.com/wp-content/uploads/2023/04/Change-Domain-Controller-frmo-Command-Prompt-700x394.jpg)

![How To Switch Domain Controller On Windows 11 [Temporary + Permanent] 9 Navigate to the Parameters key](https://www.itechtics.com/ezoimgfmt/itechtics.com/wp-content/uploads/2023/04/Navigate-to-the-Parameters-key-700x394.jpg)

![How To Switch Domain Controller On Windows 11 [Temporary + Permanent] 10 Create the String Value SiteName](https://www.itechtics.com/ezoimgfmt/itechtics.com/wp-content/uploads/2023/04/Create-the-String-Value-SiteName-700x394.jpg)

![How To Switch Domain Controller On Windows 11 [Temporary + Permanent] 11 Set Domain Controller name as the value for SiteName in Windows Registry](https://www.itechtics.com/ezoimgfmt/itechtics.com/wp-content/uploads/2023/04/Set-Domain-Controller-name-as-the-value-for-SiteName-in-Windows-Registry-700x394.jpg)