Applies ToWindows 11 Windows 10

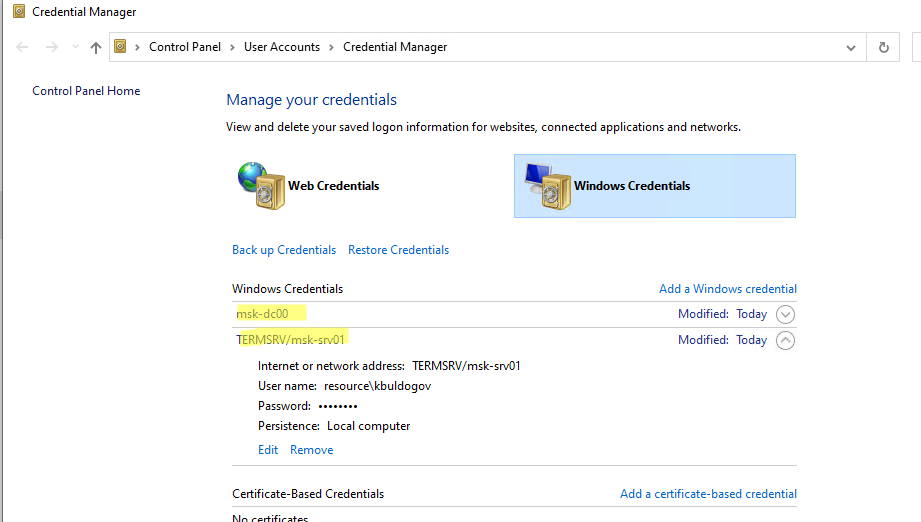

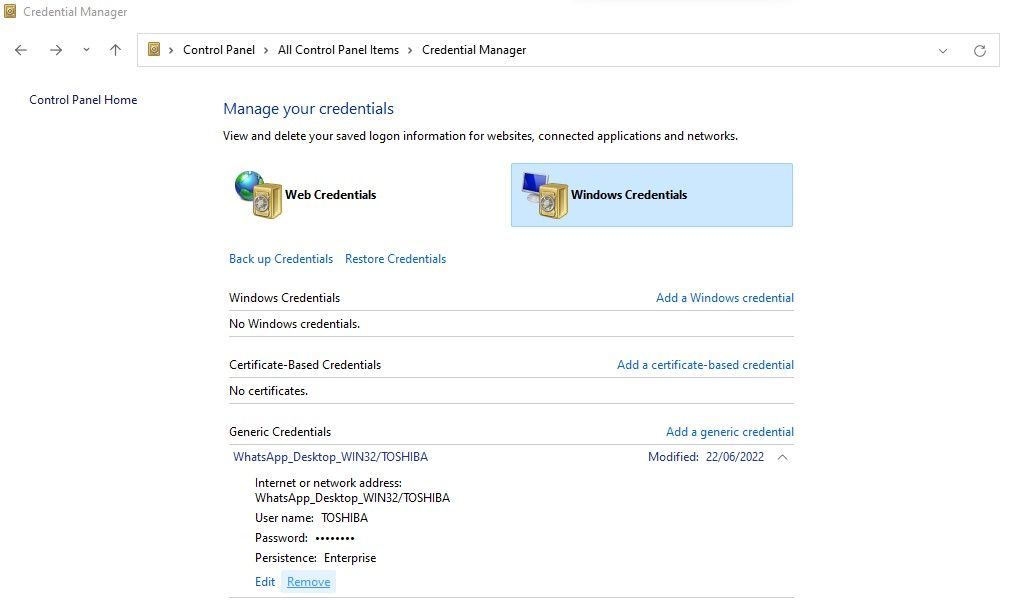

Credential Manager lets you view and delete your saved credentials for signing in to websites, connected applications, and networks.

-

To open Credential Manager, type credential manager in the search box on the taskbar and select Credential Manager Control panel.

-

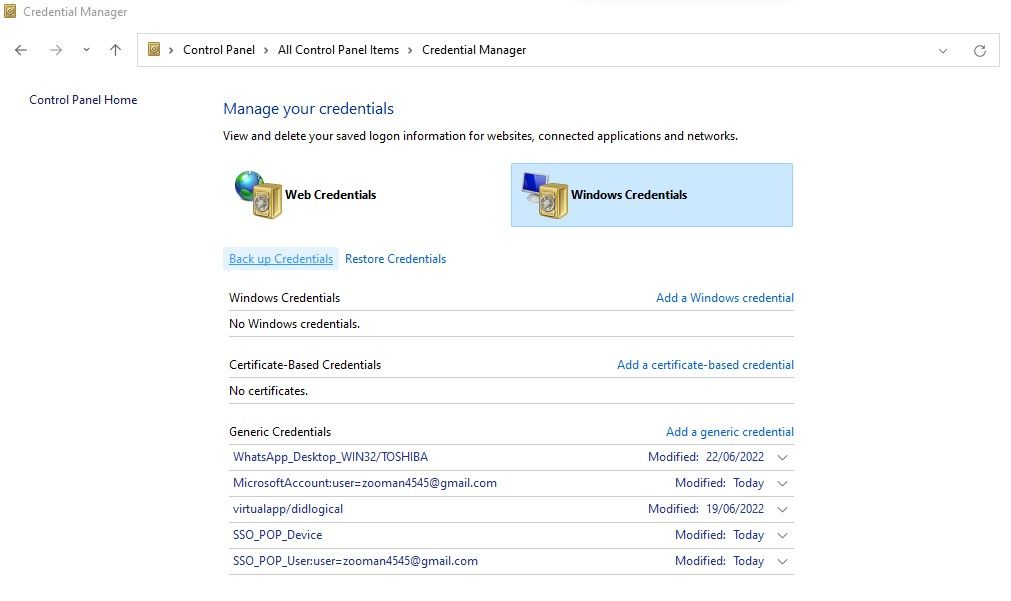

Select Web Credentials or Windows Credentials to access the credentials you want to manage.

Need more help?

Want more options?

Explore subscription benefits, browse training courses, learn how to secure your device, and more.

Время на прочтение4 мин

Количество просмотров3.5K

Скрипты Powershell в большинстве случаев используются для автоматизации выполнения определенных задач, и зачастую для их выполнения необходимо указывать определенные учетные данные, часто с повышенными правами. Для интерактивных сценариев это не проблема, поскольку при необходимости они могут предложить администратору ввести пароль, а вот для автоматизированных сценариев, требующих учетных данных, это становится более сложной задачей.

Да, бесчисленные руководства по кибербезопасности не устают повторять, что скрипты, требующие повышенных разрешений, должны запускаться только в защищенных системах, из каталогов, в которые имеют доступы только администраторы. Однако, при пентестах сетей Windows постоянно приходится сталкиваться со скриптами, содержащими жестко зашитые ученые данные. Причем очень часто это данные от привилегированных учеток. Очень часто так получается, что со временем уровень защищенности скриптов ослабевает. Бесчисленные копии, бекапы, старые версии – доступ к ним уже не так сильно ограничивается, в результате чего посторонним проще получить к ним доступ.

Поэтому администраторам важно помнить, что жестко вводить пароль в скрипт — плохая идея. Хотя можно зашифровать пароль в файл, как показано на рисунке, такие файлы лишь ненамного лучше, чем зашифрованный пароль с открытым текстом.

Это связано с тем, что любой, у кого есть доступ к файлу, может использовать его для аутентификации, не зная фактического пароля. Кстати, по похожему принципу построена атака pass the hash, когда злоумышленник вместо пароля использует его хэш, и этого бывает достаточно для аутентификации в системе.

Поэтому нужен более безопасный способ предоставления учетных данных автоматизированным сценариям PowerShell. В доменной инфраструктуре Active Directory мы можем использовать Windows Credential Manager для получения разрешений.

Хотя Windows Credential Manager существует в автономных системах, иногда его поведение может быть довольно странным. Например, если автономная система настроена без пароля (вообще без аутентификации), кэшированные учетные данные в диспетчере учетных данных часто не предоставляют доступ к подключенным сетевым дискам, даже если сохраненные учетные данные верны.

Специальные учетки

Первым шагом в этом процессе усиления защиты скриптов создание учетной записи специально для данного сценария PowerShell, которой и будут назначены необходимые разрешения. Хотя в некоторых организациях создается специальная учетная запись, которую могут использовать все сценарии PowerShell, такая практика может ослабить безопасность. Причина этого заключается в том, что использование универсальной “учетной записи PowerShell” нарушает принцип минимальных привилегий.

Принцип минимальных привилегий предполагает, что учетная запись должна иметь только те разрешения, которые необходимы для выполнения поставленной задачи, – ни больше, ни меньше.

Поскольку сценарии PowerShell часто выполняют привилегированные операции, создание единой учетной записи для обслуживания всех сценариев, по сути, приведет к созданию глобальной учетной записи администратора. Если злоумышленник скомпрометирует сценарий и получит доступ к такой учетной записи, последствия могут быть разрушительными для организации.

Поэтому лучше создать отдельные учетные записи Active Directory для каждого сценария PowerShell. Вы всегда можете сохранить эти учетные записи в специальной папке Active Directory, чтобы не загромождать папку пользователей. Просто убедитесь, что имя и описание каждой учетной записи четко указывают на ее назначение.

Настройка Windows Credential Manager

Чтобы настроить PowerShell на использование сохраненных учетных данных, необходимо открыть сеанс с повышенными правами (временно войти в систему с правами администратора) и установить модуль Credential Manager. Для установки модуля используйте следующую команду:

Install-Module CredentialManager

На скриншоте PowerShell показано, что модуль Credential Manager успешно установлен

После установки модуля вы можете добавить сохраненные учетные данные в Windows Credential Manager. Это уже можно делать в окне PowerShell без привилегированных прав доступа, используя учетную запись обычного пользователя. В переменной $Password мы сохраняем пароль.

$Username = PowerShellDemo@poseylab.com

$Password = ConvertTo-SecureString “P@ssw0rd” -AsPlainText -Force

$Credential = New-Object -TypeName PSCredential -ArgumentList $UserName, $Password

New-StoredCredential -Target PowerShell -Credential $Credential -Type Generic -Persist LocalMachine Стоит отметить, что параметр Target, используемый в последней команде, по сути, присваивает понятное имя учетным данным (PowerShell). В принципе, вы можете назвать целевой объект как угодно. Однако важно запомнить присвоенное целевое имя, поскольку вам нужно будет ссылаться на него всякий раз, когда вы будете использовать сохраненные учетные данные.

На скриншоте ниже показано, что учетные данные были записаны в диспетчер учетных данных Windows.

Соответственно, для получения сохраненных учетных данных достаточно просто использовать эту команду:

Get-StoredCredential -Target <Target Name>

Теперь давайте рассмотрим практический пример, а именно создание нового пользователя Active Directory из сеанса PowerShell. При этом, у нас не будет прав доступа, позволяющих выполнить данную операцию, и нам придется использовать сохраненные учетные данные. Для этого добавим параметр -Credential в командлет New-ADUser, чтобы указать сохраненные учетные данные:

$Cred = Get-StoredCredential -Target PowerShell

New-ADUser -Credential $Cred -Name “TestUser” -SamAccountName “TestUser” -UserPrincipalName TestUser@poseylab.com -AccountPassword (ConvertTo-SecureString “P@ssw0rd” -AsPlainText -Force) -Enabled $TrueСледует отметить, что, хотя в команде New-ADUser отображается пароль в виде открытого текста, этот пароль присваивается новой учетной записи пользователя, которую мы создаем. Он не используется для повышения прав доступа, чтобы мы могли создать учетную запись. Повышение привилегий осуществляется с помощью параметра -Credential.

После создания новой учетной записи подтвердаем успешность операции с помощью этой команды:

Get-ADUser -Filter {SamAccountName -eq “TestUser”}

Вот что мы получили в итоге:

Заключение

Используя Windows Credential Manager, мы можем использовать в скриптах Powershell привилегированные учетные записи Active Directory, не снижая при этом общий уровень защищенности инфраструктуры.

18 июня для системных администраторов пройдет открытый урок, посвященный GPO: «Групповые политики как средство автоматизации». Записаться бесплатно можно на странице курса «Администратор Windows».

Диспетчер учетных данных Windows (Credential Manager) позволяет безопасно хранить учетные записи и пароля для доступа к сетевым ресурсам, веб сайтам и приложениям. Благодаря сохраненным в Credential Manager паролям вы можете подключаться без ввода пароля к сетевым ресурсам, которые поддерживаются проверку подлинности Windows (NTLM или Kerbersos), аутентификацию по сертификату, или базовую проверку подлинности.

Содержание:

- Используем диспетчер учетных данных Windows для хранения паролей

- Управление сохраненными учетными данными Windows из командной строки

- Доступ к менеджеру учетных данных Windows из PowerShell

Используем диспетчер учетных данных Windows для хранения паролей

Диспетчер учетных данных встроен в Windows и позволяет безопасно хранить три типа учетных данных:

- Учетные данные Windows (Windows Credentials) — учетные данные доступа к ресурсам, которые поддерживаются Windows аутентификацию (NTLM или Kerbersos). Это могут быть данные для подключения сетевых дисков или общим SMB папкам, NAS устройствам, сохраненные пароли для RDP подключений, пароли к сайтам, поддерживающих проверку подлинности Windows и т.д;

- Учетные данные сертификатов (Certificate-Based Credentials) – используются для доступа к ресурсам с помощью сертификатов (из секции Personal в Certificate Manager);

- Общие учетные данные (Generic Credentials) – хранит учетные данные для доступа к сторонним приложениям, совместимым с Credential Manager и поддерживающим Basic аутентификацию;

- Учетные данные для интернета (Web Credentials) – сохранённые пароли в браузерах Edge и Internet Explorer, приложениях Microsoft (MS Office, Teams, Outlook, Skype и т.д).

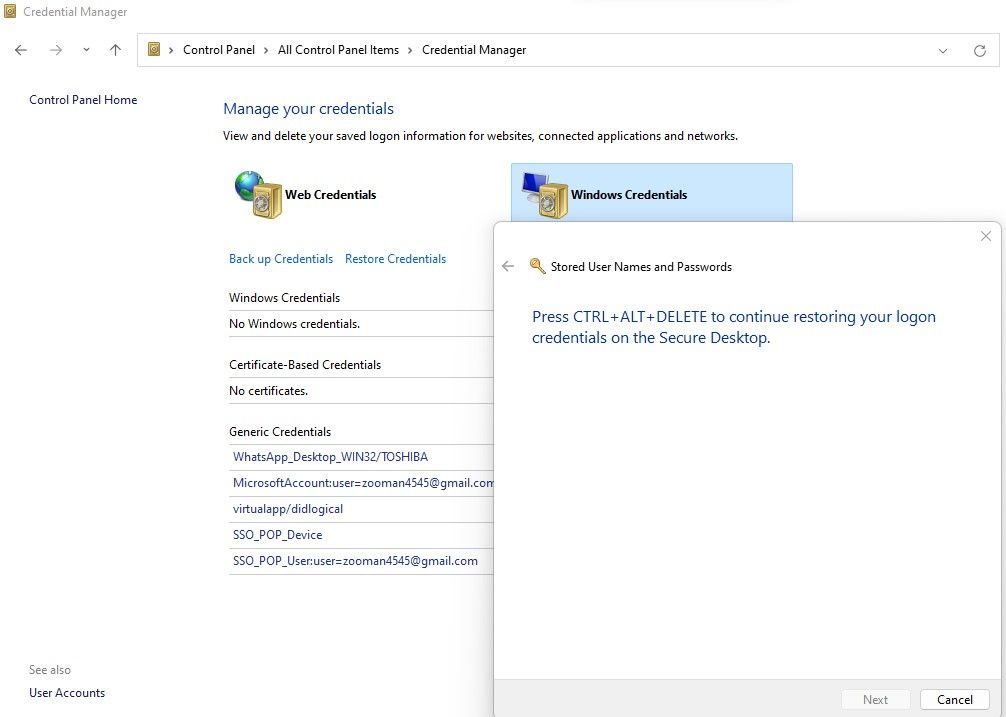

Например, если при доступе к сетевой папке вы включите опцию “Сохранить пароль”, то введенный вами пароли будет сохранен в Credential Manager.

Аналогично пароль для подключения к удаленному RDP/RDS серверу сохраняется в клиенте Remote Desktop Connection (mstsc.exe).

Открыть диспетчер учетных данных в Windows можно:

- из классической панели управления (Control Panel\User Accounts\Credential Manager, Панель управления -> Учетные записи пользователей -> Диспетчер учетных данных);

- изкоманднойстроки:

control /name Microsoft.CredentialManager

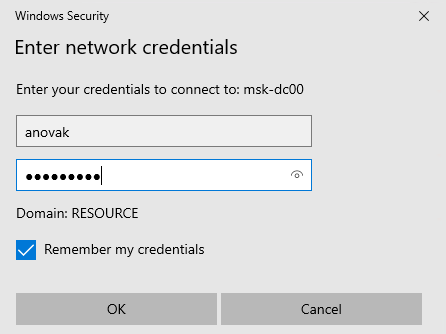

На скриншоте видно, что в Credential Manager хранятся два пароля, которые мы сохранили ранее.

Сохраненный пароль для RDP подключения сохраняется в формате

TERMSRV\hostname

.

Здесь вы можете добавить сохранённый пароль, отредактировать (просмотреть сохраненный пароль в открытом виде из графического интерфейса нельзя) или удалить любую из записей.

Для управления сохраненными паролями можно использовать классический диалоговый интерфейс Stored User Names and Password. Для его запуска выполните команду:

rundll32.exe keymgr.dll,KRShowKeyMgr

Здесь вы также можете управлять сохраненными учетными данными, а также выполнить резервное копирование и восстановление записей в Credential Manager (можно использовать для переноса базы Credential Manager на другой компьютер).

Управление сохраненными учетными данными Windows из командной строки

Вы можете добавить удалить и вывести сохраненные учетные данных в Credentil Manager из командной строки с помощью утилиты cmdkey.

Добавить в диспетчер учетные данные для доступа к серверу FS01:

cmdkey /add:FS01 /user:kbuldogov /pass:Passw0rdd1

Если нужно сохранить доменную учетную запись:

cmdkey /add:fs01.winitpro.local /user:[email protected] /pass:Passw0rdd1

Сохранить учетные данные для доступа к RDP/RDS серверу:

cmdkey /generic:termsrv/MSKRDS1 /user:kbuldogov /pass:Passw0rdd1

Вывести список сохраненных учетных данных:

cmdkey /list

Вывести список хранимых учетных данных для указанного компьютера:

cmdkey /list:fs01.winitpro.local

Удалить ранее сохраненные учетные данные:

cmdkey /delete:FS01

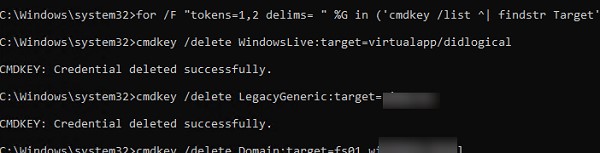

Удалить из Credential Manager все сохраненные пароли для RDP доступа:

For /F "tokens=1,2 delims= " %G in ('cmdkey /list ^| findstr "target=TERMSRV"') do cmdkey /delete %H

Полностью очистить пароли в Credential Manager:

for /F "tokens=1,2 delims= " %G in ('cmdkey /list ^| findstr Target') do cmdkey /delete %H

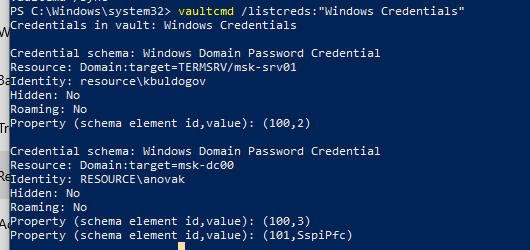

Также для управления сохраненными учетными данными можно использовать утилиту vaultcmd.Вывести список сохраненных учетных данных типа Windows Credentials:

vaultcmd /listcreds:"Windows Credentials"

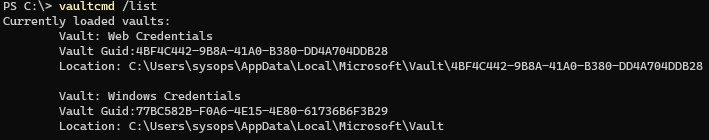

Все сохраненные пароли хранятся в защищенном хранилище Windows Vault. Путь к хранилищу можно получить с помощью команды:

vaultcmd /list

По умолчанию это

%userprofile%\AppData\Local\Microsoft\Vault

. Ключ шифрования хранится в файле Policy.vpol. Клю шифровани используется для рашировки паролей в файлах .vcrd.

Для работы Credential Manager должна быть запущена служба VaultSvc:

Get-Service VaultSvc

Если служба отключена, при попытке получить доступ к Credential Manager появится ошибка:

Credential Manager Error The Credential Manager Service is not running. You can start the service manually using the Services snap-in or restart your computer to start the service. Error code: 0x800706B5 Error Message: The interface is unknown.

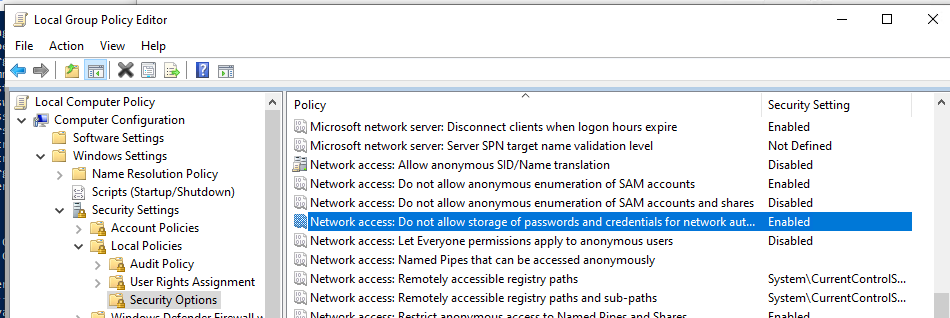

Если вы хотите заблокировать пользователям возможность сохранения сетевых паролей в Credential Manager, нужно включить параметр Network access: Do not allow storage of passwords and credentials for network authentication в разделе GPO Computer Configuration -> Windows Settings -> Security Settings -> Local Policies -> Security Options.

Теперь, если пользователь попытается сохранить пароль в хранилище, появится ошибка:

Credential Manager Error Unable to save credentials. To save credentials in this vault, check your computer configuration. Error code: 0x80070520 Error Message: A specified logon session does not exist. It may already have been terminated.

Доступ к менеджеру учетных данных Windows из PowerShell

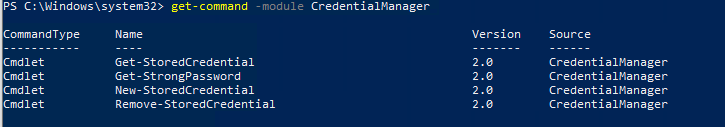

В Windows нет встроенных командлетов для обращения к хранилищу PasswordVault из PowerShell. Но вы можете использовать модуль CredentialManager из галереи PowerShell.

Установите модуль:

Install-Module CredentialManager

В модуле всего 4 командлета:

- Get-StoredCredential – получить учетные данные из хранилища Windows Vault;

- Get-StrongPassword – сгенерировать случайный пароль;

- New-StoredCredential – добавить учетные данные в хранилище;

- Remove-StoredCredential – удалить учетные данные.

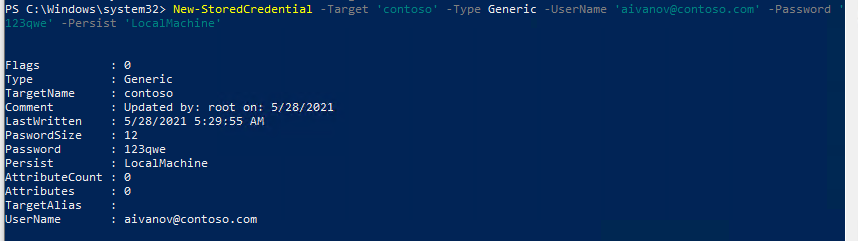

Чтобы добавить новые учетные данные в хранилище CredentialManager, выполните команду:

New-StoredCredential -Target 'contoso' -Type Generic -UserName '[email protected]' -Password '123qwe' -Persist 'LocalMachine'

Проверить, есть в хранилище сохраненные данные:

Get-StoredCredential -Target contoso

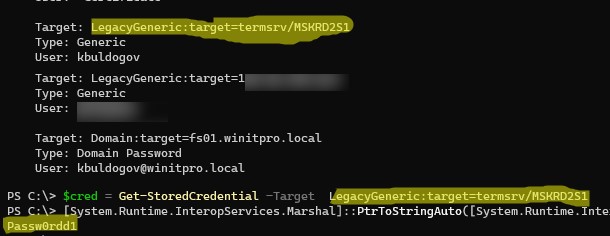

С помощью командлета Get-StoredCredential вы можете вывести сохраненный пароль, хранящийся в диспетчере учетных данных в отрытом виде.

Выведите список сохраненных учетных данных:

cmdkey.exe /list

Скопируйте значение Target для объекта, пароль которого вы хотите извлечь и вставьте его в следующую команду:

$cred = Get-StoredCredential -Target LegacyGeneric:target=termsrv/MSKRD2S1 [System.Runtime.InteropServices.Marshal]::PtrToStringAuto([System.Runtime.InteropServices.Marshal]::SecureStringToBSTR($cred.Password))

Команда выведет сохраненный пароль в открытом виде.

Также для получения сохраненных паролей из credman в открытом виде можно использовать утилиты типа Mimikatz (смотри пример).

Сохраненные пароли из Credential Manager можно использовать в ваших скриптах PowerShell. Например, в следующем примере я получаю сохраненные имя и пароль в виде объекта PSCredential и подключаюсь с ними к Exchange Online из PowerShell:

$psCred = Get-StoredCredential -Target "Contoso"

Connect-MSolService -Credential $psCred

Также вы можете использовать Get-StoredCredential для безопасного получения сохранённых учетных данных в заданиях планировщика.

Также обратите внимание на модуль PowerShell Secret Management, который можно использовать для безопасного хранения паролей в Windows (поддерживает различные хранилища паролей: KeePass, LastPass, HashiCorp Vault, Azure Key Vault, Bitwarden.

Чтобы удалить сохраненные учетные данные из Windows Vault, выполните:

Remove-StoredCredential -Target Contoso

Credential Manager – механизм для хранения паролей, сертификатов при подключении к удаленным рабочим столам, веб-сайтам и программному обеспечению, а также учетных данных Windows.

Механизм сохраняет две разновидности информации – веб-учетные данные и учетные данные Windows. Все данные пользователя, приложений, которые запускались, а также все обновления паролей и ключей будут хранится в Credential Manager.

Диспетчер учетных данных Windows 7 стал первой версией решения. Похожая функция была и в предыдущих версиях Windows, но без возможности восстанавливать и создавать резервные копии паролей.

Ключница

Credential Manager, как одна большая ключница в которой пользователь хранит все логины, пароли и ключи. Однако, вместе с удобством возникают риски. Как в жизни, кошелек с банковскими картами или ключницу могут украсть преступники, так и здесь все ключи и пароли могут стать доступны злоумышленникам.

Чтобы знать, какие данные уже сохранил Credentials manager, необходимо ответить на вопрос – где находится Credential manager Windows 10. Данные расположены в папке учетных данных: %Systemdrive%\Users\<Username>\AppData\Local\Microsoft\Credentials.

Дмитрий Овчинников

Главный специалист отдела комплексных систем защиты информации компании «Газинформсервис»

Диспетчер учетных данных представляет собой удобный механизм для хранения паролей при подключении к удаленным рабочим столам, веб-сайтам и программному обеспечению. По факту, его можно представить как одну большую ключницу от всех ваших учетных записей. Но доступ к ключам и паролям может попасть в руки злоумышленникам.

Как администрировать учетные данные:

- Откройте панель управления Windows

- Наберите в строке поиска Credential Manager или диспетчер учетных данных

- Выберите панель управления диспетчера учетных данных

- Определите какими данными вы хотите управлять – учетные данные для интернета или учетные данные Windows. Выберите соответствующее поле.

Если выбрать управление данными Windows, то можно управлять учетными записями, сертификатами, архивировать или восстанавливать учетные данные.

В разделе учетные данные для интернета можно управлять паролями от веб-сайтов, также восстанавливать, менять или удалять.

Безопасность

При негативном стечении обстоятельств, злоумышленники, получив доступ к компьютеру, смогут увидеть данные учетных записей, сохраненные в диспетчере Credential Manager. С помощью различных утилит по типу Mimikatz данные и пароли могут быть расшифрованы и использоваться атакующим в преступных целях.

Диана Кожушок

Аналитик-исследователь киберугроз в компании R-Vision

Также не стоит забывать про различное вредоносное ПО, способное потенциально получать доступ к сохраненным учетным данным. И сделать это возможно, как и с помощью различных незакрытых уязвимостей, так и обманным путем из рук пользователя. Если устройство доменное, то администраторы тоже имеют возможность доступа. Или даже другие пользователи, если им были выданы соответствующие доступы.

Чтобы свести к минимуму риски, связанные с диспетчером данных, прежде всего, надо обезопасить основную учетную запись, под которой вы входите в операционную систему. На нее необходимо установить надежный пароль, в противном случае любой желающий получить доступ к компьютеру и сможет воспользоваться сохраненными паролями.

Второй риск, который следует предусмотреть при работе с Windows Credentials – возможное удаленное подключение злоумышленников. Поэтому обязательно нужно отключить или ограничить возможность удаленных подключений к компьютеру.

Кроме того, преступники могут запустить вредоносное ПО или скрипты на рабочей станции. Чтобы это предотвратить используйте антивирусное ПО и не запускайте скрипты из недоверенных источников, в особенности не понимая, что он выполняет.

Как обезопасить себя при использовании диспетчера учетных данных:

- Установите надежный пароль на основной учетной записи и не сообщайте его никому.

- Отключите или ограничить возможность удаленных подключений к компьютеру.

- Используйте антивирусное ПО.

- Не запускайте скрипты из недоверенных источников.

- Включите двухфакторную аутентификацию для важных сайтов.

- Вовремя устанавливайте обновления безопасности.

Дмитрий Овчинников

Главный специалист отдела комплексных систем защиты информации компании «Газинформсервис»

Не храните пароли от важных вещей и если есть возможность, то обязательно включите двухфакторную аутентификацию для ключевых веб-сайтов. Если у вас остались какие-то сомнения, то просто отключите этот функционал у себя в операционной системе и всегда снимайте галочку с «Запомнить пароль», ведь аналоги диспетчера существуют в веб-браузерах и в самом ПО. На чужом компьютере используйте опцию «Приватного просмотра» для посещения веб-сайтов. Это позволит не сохранять пароли в куки и не позволяет сохранять историю посещений.

Каждый день сервисов, сайтов, приложений, которые использует современный человек становится все больше, поэтому все равно придется использовать хранилище для паролей, ключей и других данных доступа. Эксперты считают, что один из лучших вариантов – это не передавать свою базу паролей в различные облачные сервисы и не располагать ее на общих сетевых ресурсах компании, а хранить их в зашифрованным виде у себя локально и делать резервные копии.

Личное лучше оставить дома

Для большинства из нас вход под личным логином и паролем на различные веб-сайты, особенно социальные сети, с рабочих устройств стало само собой разумеющимся действием. Без этого сложно представить работу, например SMM-менеджера или маркетолога. Но это представляет настоящую угрозу личным данным пользователя.

Диана Кожушок

Аналитик-исследователь киберугроз в компании R-Vision

Использование рабочего устройства для решения личных задач уже давно что-то обыденное и повсеместное для большинства работников. Но тут сразу хотелось бы отметить, что поскольку эти устройства принадлежат компании, то она вправе получить доступ к любой информации, расположенной на нем, как бы это не звучало неэтично. В корпоративных средах могут использоваться мастер пароли и учетные записи администраторов, которые позволяют получить доступ к просмотру любого пароля.

При халатном обращении со своими данными на постороннем устройстве, злоумышленники смогут получить данные не только от учетных данных Windows, но и от веб-сайтов. Например, другой сотрудник, сев за ваш компьютер, с помощью Credential manager может увидеть пороли от сайтов, на которые вы заходили через личные учетные записи.

Для это ему нужно будет просто найти необходимый сайт в списке учетных данных для Интернета, открыть элемент и нажать «Показать» рядом с полем пароля. После этого системы сделает запрос на проверку права доступа, и пользователь увидит пароль прямо в Web Credentials.

Дмитрий Овчинников

Главный специалист отдела комплексных систем защиты информации компании «Газинформсервис»

Никогда и не при каких обстоятельствах, нельзя использовать технику, которой вы не доверяете. Кроме диспетчера учетных данных, ваши пароли могут быть украдены простым кейлоггером. Вообще, заведите себе привычку использовать только свои устройства или те, которым вы точно доверяете. Тот факт, что вы доверяете своему другу или члену семьи, совсем не означает, что его устройство безопасно. Безопасным может быть только то, что вами лично проверено. В корпоративной среде я рекомендую использовать аутентификацию по сертификатам с использованием смарт-карт. Это значительно снижает риски несанкционированного доступа к корпоративным данным.

Если есть большая необходимость заходить в личные аккаунты на чужом компьютере, то лучше использовать опцию «Приватного просмотра» для посещения веб-сайтов. Это позволит не сохранять пароли в куки и не позволяет сохранять историю посещений. В личные учетные записи Windows заходить крайне нежелательно.

Выводы

Credentials manager крайне удобный механизм, позволяющий не вводить каждый раз данные от учетных записей для входа в операционную систему, на веб-сайты и в приложения. Но требующий соблюдения определенных мер безопасности, в особенности при работе с чужими рабочими устройствами.

Комфорт усыпляет нашу бдительность и вот мы уже спокойно заходим с рабочего компьютера в личный кабинет электронного кошелька, где на счетах хранятся наши средства. Также беззаботно мы, увольняясь с работы, просто выходим из личного кабинета на сайте и не задумываемся о том, что данные любой желающий сможет найти либо в диспетчер учетных данных или в ключнице браузера.

Ко всем технологиям, связанным с сохранением и обработкой личных данных нужно относится с ответственностью и должным образом следить за тем, чтобы посторонние люди не получили доступ к нашим данным.

Windows 10 and 11 come with a handy Credential Manager that allows users to manage their passwords and login information directly on their PCs, which isn’t widely known.

In this article, we’ll discuss the Credential Manager, its types, how to access it and manage your password, and everything else it offers. Let’s begin.

What Is the Credential Manager in Windows?

As its name implies, Credential Manager is a password manager built into the Windows operating system. It allows users to store login information of websites, apps, and networks, and you can tweak the saved information anytime.

This feature was first introduced in Windows 7 and added to the next version of Windows. Windows 10 and 11 come with this feature, and it’s nearly the same in both operating systems. Hence, you’ll find this article helpful no matter which operating system you use.

How to Access the Credential Manager in Windows

There are many ways to access Credential Manager, just like any other Windows feature. Here are the two most straightforward ways:

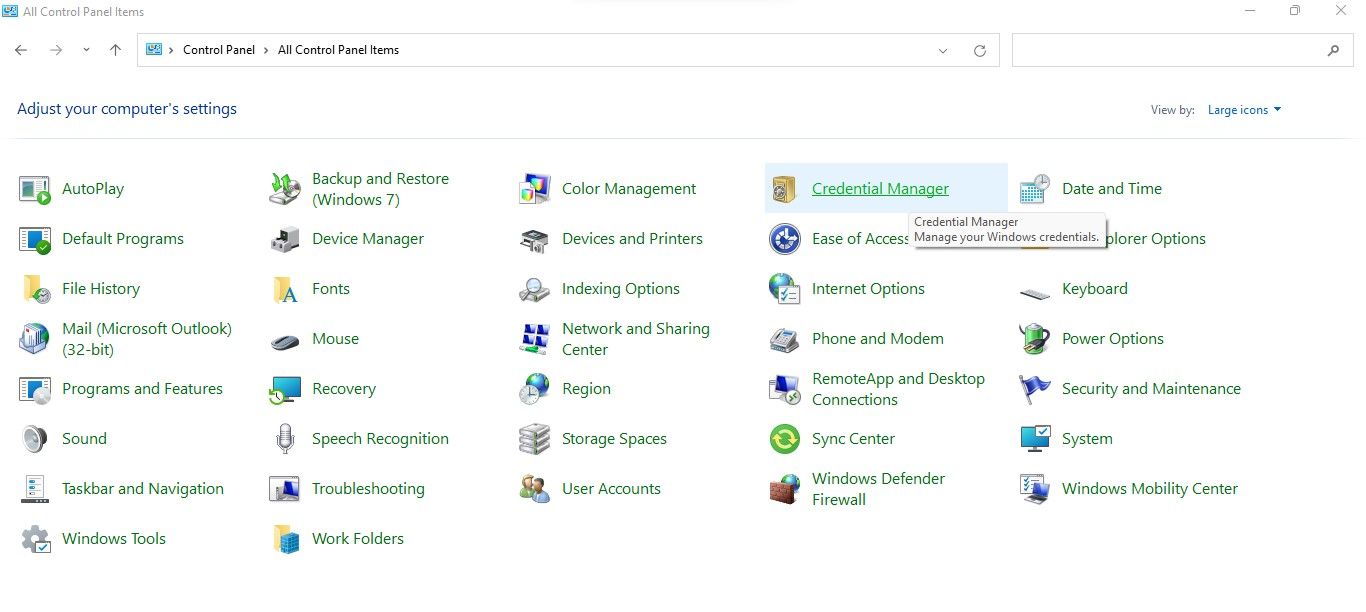

1. How to Access the Credential Manager From the Control Panel

Follow the below steps to access Credential Manager from Control Panel:

- Open the Control Panel by typing «Control Panel» into Windows Search.

-

From the «View by» dropdown menu in the top-right corner, select any option other than «Category.»

- Click on Credential Manager.

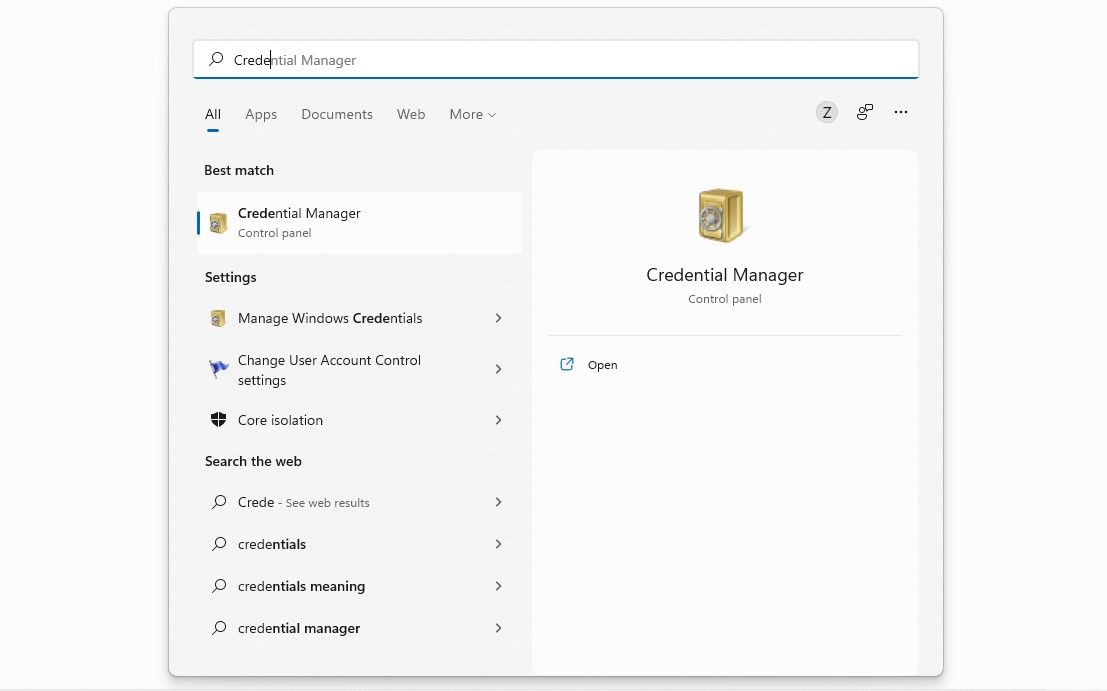

2. How to Use Windows Search to Access the Credential Manager

You can also access the Credential Manager directly from the Windows Search. To open it with Windows Search, follow these steps:

- In the Windows Search, type «Credential Manager.»

-

Click the feature in the results to open it.

If Windows Search cannot retrieve the search results for Credential Manager, you should try the first method.

The Types of Credentials Credential Manager Can Save

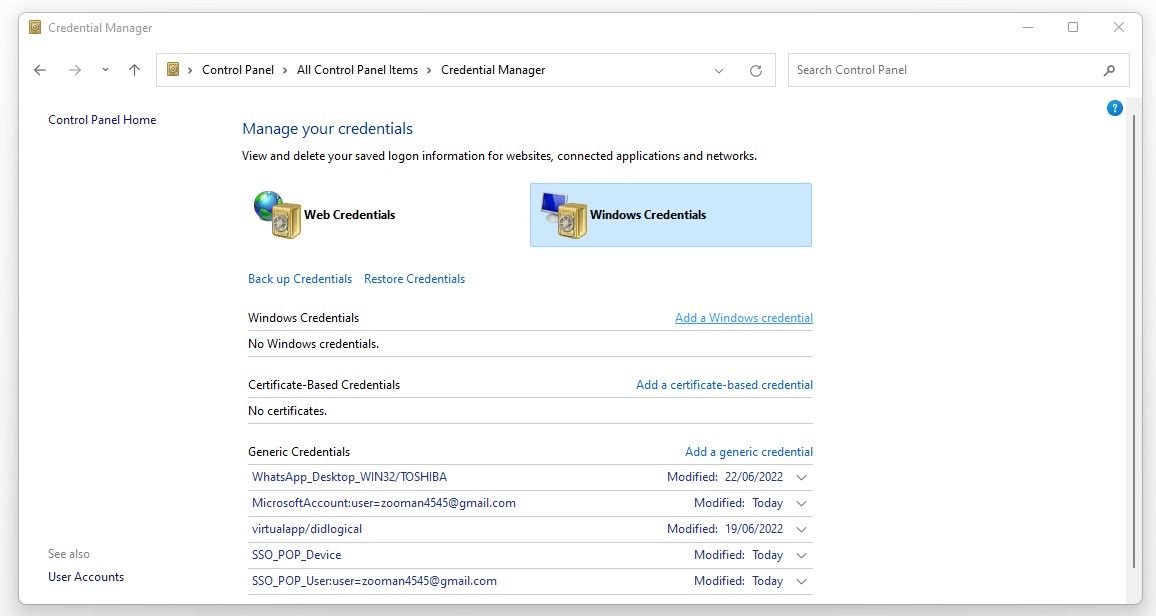

The built-in Credential Manager in Windows can save two types of credentials: Web Credentials and Windows Credentials. Let’s explore what information each credential saves and how you can manage your passwords for each category.

1. Web Credentials

The Web Credentials store login information for portals and websites you connect to through Microsoft products, such as Internet Explorer and Microsoft Edge. By saving, you won’t have to enter usernames and passwords again for websites. Instead, they will automatically fill in.

To view the saved credentials, click on Web Credentials in Credential Manager. After clicking on any saved credential, you will see the stored information, including username, password, website URL, and which Microsoft product saved the password.

Click on Show and verify your identity to check the saved password. To permanently remove any credential, click on Remove.

2. Windows Credentials

Unlike Web Credentials, Windows Credentials are used only by Windows and its services to store login information. If Windows Credentials are set up correctly, accessing shared folders on any computer on the same network is a breeze. This is especially useful for individuals and teams working on a shared network.

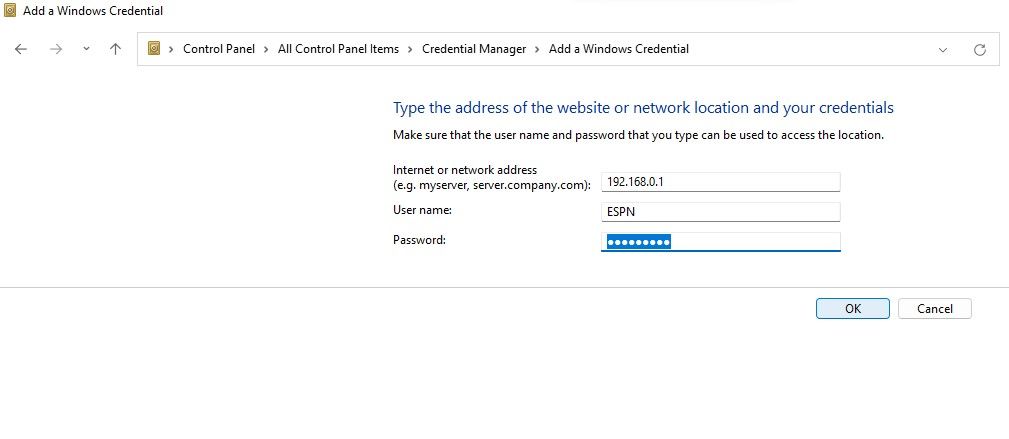

If you’d like to create a new Windows Credential, follow the below steps:

- Go to the Credential Manager in the Control Panel.

-

Click on Add a Windows credential.

-

Enter the Internet or network address along with the Username and Password, and click OK.

Similarly, to tweak or permanently delete a saved credential, open the credential and click the Edit or Remove button.

Along with Windows Credentials, you’ll find two other categories; Certificate-Based Credentials and Generic Credentials. While the Generic Credentials store login information for Windows and third-party apps like Grammarly, the Certificate-Based Credentials are less likely to be used unless you work in a complex network environment.

The Main Differences in Accessing Windows Credentials and Web Credentials

In terms of managing your saved Windows and Web credentials, there are two main differences:

- You can manually add new Windows, Certificate-Based and Generic Credentials in the Credential Manager, but not new Web Credentials.

- You can edit or remove Windows Credentials and credentials in the other two categories, but you cannot edit Web Credentials manually. However, as with Windows Credentials, you can also remove Web Credentials.

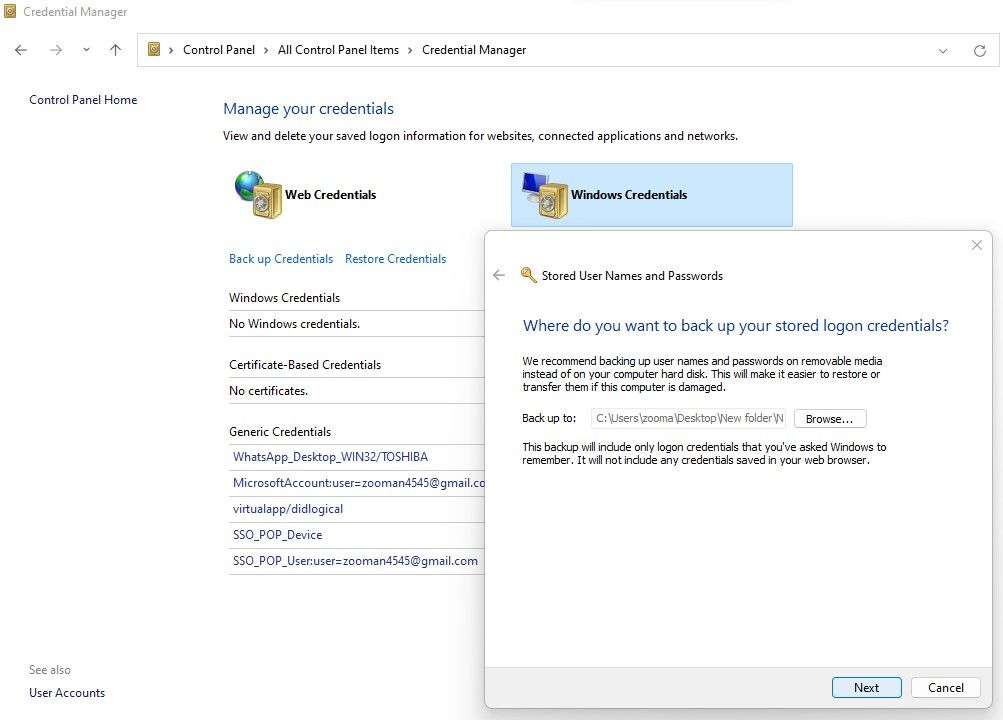

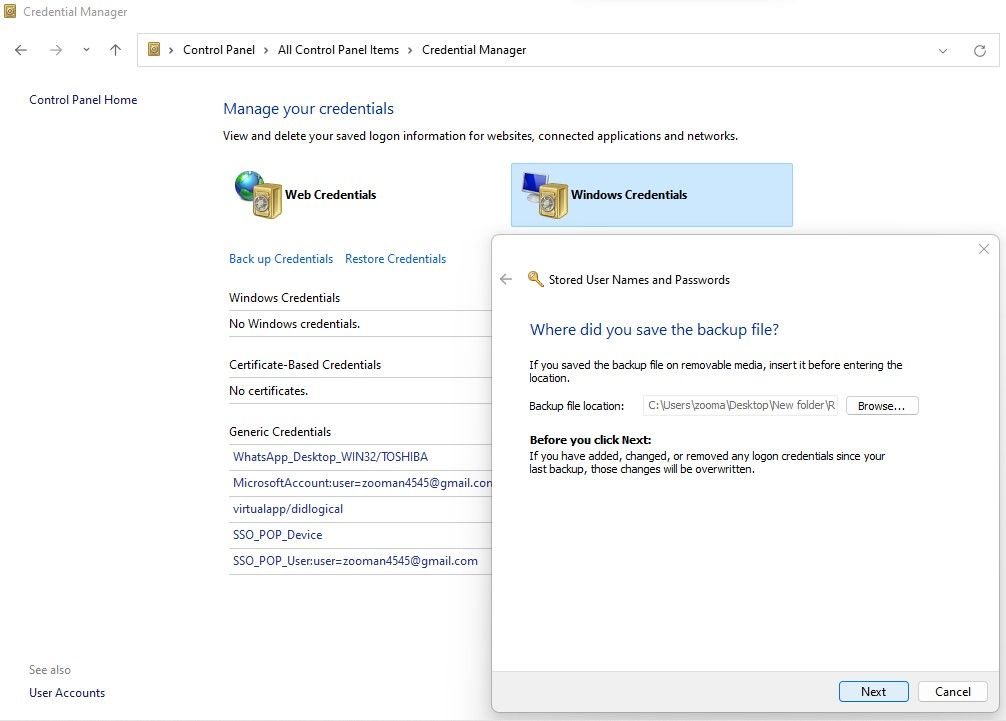

How to Backup and Restore Windows Credentials in the Credential Manager App

You can also back up your saved credentials in Credential Manager and restore them later when a mishap occurs. Follow the below steps to back up your Windows Credentials:

- Open the Credential Manager feature.

- Select Windows Credentials.

-

Click on the Back up Credentials link.

- Choose the destination location to save the backup by clicking on Browse.

-

Click Next after adding the location.

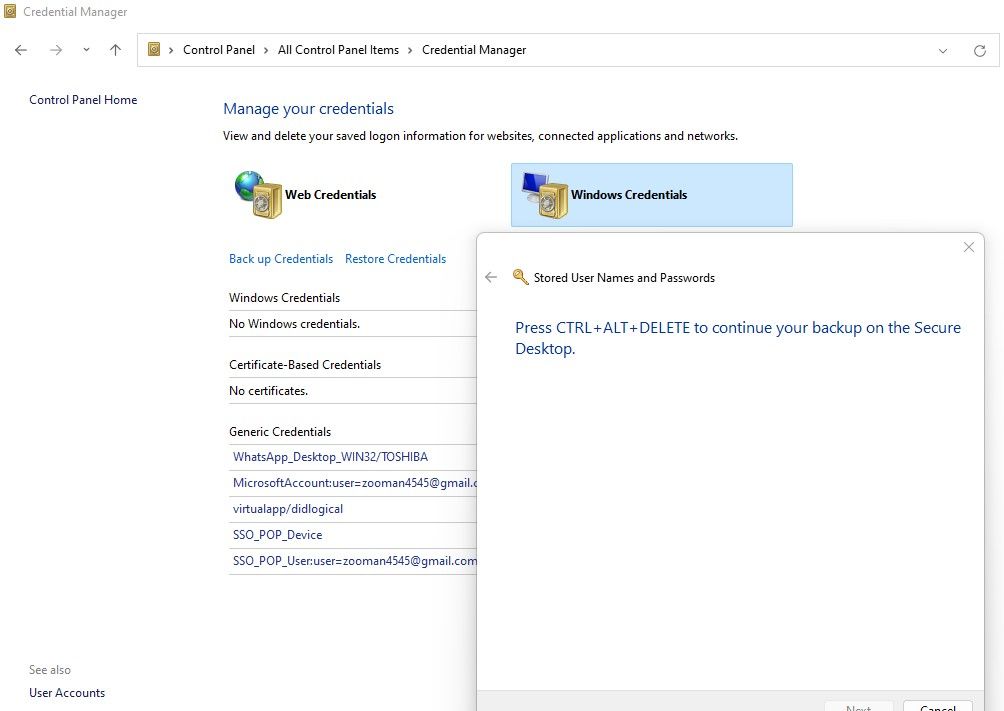

-

Once that’s done, press CTRL+ALT+Delete and enter a password to password-protect your backup.

- Click Next, then Finish.

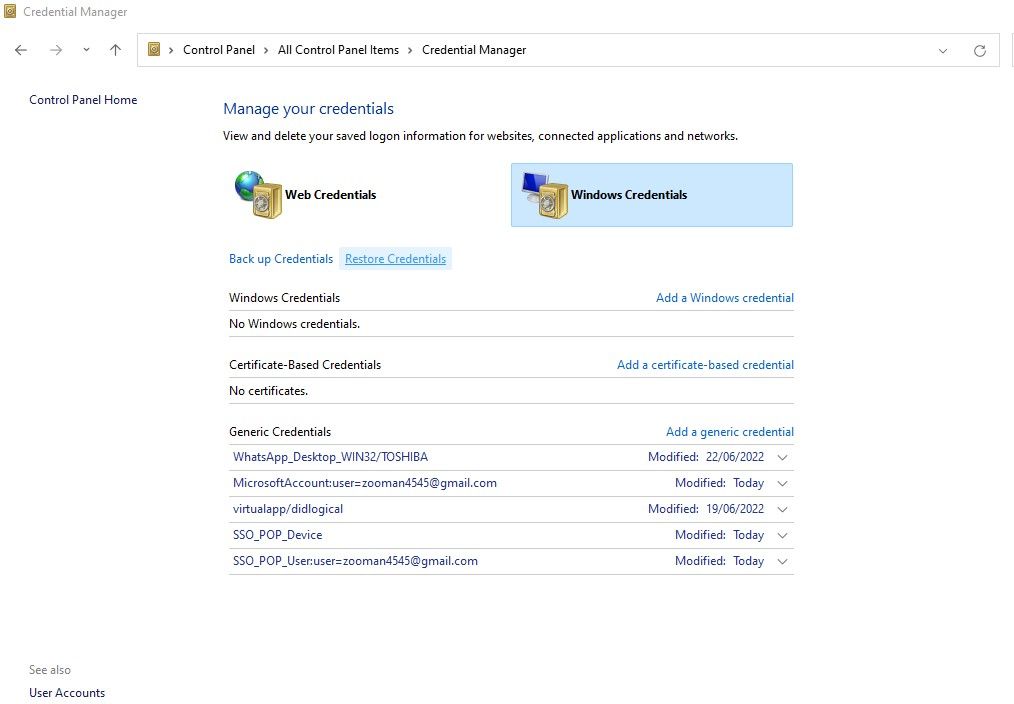

Follow the below steps to restore the backup:

- Open the Credential Manager feature.

- Select Windows Credentials.

-

Click on the Restore Credentials link.

- Select Browse and specify the location to retrieve your backup.

-

Click Next once the backup file has been selected.

-

Press CTRL+ALT+Delete and enter the password you set when creating the backup.

- Then click Next and Finish.

Note: Any changes you make to the credential manager won’t be automatically backed up. Instead, you will need to create a manual backup.

The Downsides of Credential Manager

Credential Manager allows Windows users to save login information for sites, apps, and networks. However, since it is a native feature, anyone with administrative access can access your saved credentials. They could be family members or friends with whom you share a computer or an experienced hacker who has had success in his hacking campaign.

The bottom line is that even a small loophole in your system security can expose your saved passwords. If that’s a concern for you, don’t save sensitive passwords in Windows Credential Manager.

Get the Most Out of the Windows Credential Manager

Now that you know how Windows Credential Manager works, you can take advantage of the built-in password manager in Windows. Even though it’s a helpful feature, you must consider the security risks it poses.

Despite being a handy password manager, Windows Credential Manager doesn’t meet all the criteria to qualify as an excellent alternative to third-party password managers. Thus, if you want to benefit from multi-platform support, ease of use, and advanced encryption and security, you should consider using a third-party password manager.